Active Directory (AD) is a directory service developed by Microsoft for Windows domain networks. It is included in most Windows Server operating systems as a set of processes and services.[1][2] Initially, Active Directory was used only for centralized domain management. However, Active Directory eventually became an umbrella title for a broad range of directory-based identity-related services.[3]

A server running the Active Directory Domain Service (AD DS) role is called a domain controller. It authenticates and authorizes all users and computers in a Windows domain type network, assigning and enforcing security policies for all computers, and installing or updating software. For example, when a user logs into a computer that is part of a Windows domain, Active Directory checks the submitted username and password and determines whether the user is a system administrator or normal user.[4] Also, it allows management and storage of information, provides authentication and authorization mechanisms and establishes a framework to deploy other related services: Certificate Services, Active Directory Federation Services, Lightweight Directory Services, and Rights Management Services.[5]

Active Directory uses Lightweight Directory Access Protocol (LDAP) versions 2 and 3, Microsoft’s version of Kerberos,[6] and DNS.[7]

Robert R. King defined it in the following way:[8]

«A domain represents a database. That database holds records about network services-things like computers, users, groups and other things that use, support, or exist on a network. The domain database is, in effect, Active Directory.»

History[edit]

Like many information-technology efforts, Active Directory originated out of a democratization of design using Request for Comments (RFCs). The Internet Engineering Task Force (IETF), which oversees the RFC process, has accepted numerous RFCs initiated by widespread participants. For example, LDAP underpins Active Directory. Also, X.500 directories and the Organizational Unit preceded the Active Directory concept that makes use of those methods. The LDAP concept began to emerge even before the founding of Microsoft in April 1975, with RFCs as early as 1971. RFCs contributing to LDAP include RFC 1823 (on the LDAP API, August 1995),[9] RFC 2307, RFC 3062, and RFC 4533.[10][11][12]

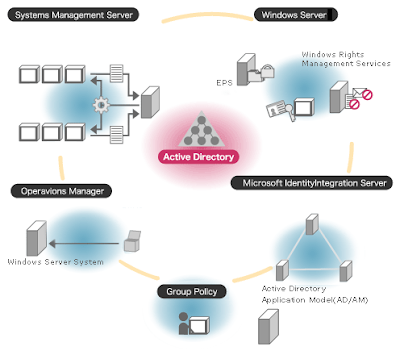

Microsoft previewed Active Directory in 1999, released it first with Windows 2000 Server edition, and revised it to extend functionality and improve administration in Windows Server 2003. Active Directory support was also added to Windows 95, Windows 98 and Windows NT 4.0 via patch, with some features being unsupported.[13][14] Additional improvements came with subsequent versions of Windows Server. In Windows Server 2008, additional services were added to Active Directory, such as Active Directory Federation Services.[15] The part of the directory in charge of the management of domains, which was previously a core part of the operating system,[15] was renamed Active Directory Domain Services (ADDS) and became a server role like others.[3] «Active Directory» became the umbrella title of a broader range of directory-based services.[16] According to Byron Hynes, everything related to identity was brought under Active Directory’s banner.[3]

Active Directory Services[edit]

Active Directory Services consist of multiple directory services. The best known is Active Directory Domain Services, commonly abbreviated as AD DS or simply AD.

Domain Services[edit]

Active Directory Domain Services (AD DS) is the foundation of every Windows domain network. It stores information about members of the domain, including devices and users, verifies their credentials and defines their access rights. The server running this service is called a domain controller. A domain controller is contacted when a user logs into a device, accesses another device across the network or runs a line-of-business Metro-style app sideloaded into a device.

Other Active Directory services (excluding LDS, as described below) as well as most of Microsoft server technologies rely on or use Domain Services; examples include Group Policy, Encrypting File System, BitLocker, Domain Name Services, Remote Desktop Services, Exchange Server and SharePoint Server.

The self-managed Active Directory DS must not be confused with managed Azure AD DS, which is a cloud product.[17]

Lightweight Directory Services[edit]

Active Directory Lightweight Directory Services (AD LDS), formerly known as Active Directory Application Mode (ADAM),[18] is an implementation of the LDAP protocol for AD DS.[19] AD LDS runs as a service on Windows Server. AD LDS shares the code base with AD DS and provides the same functionality, including an identical API, but does not require the creation of domains or domain controllers. It provides a Data Store for the storage of directory data and a Directory Service with an LDAP Directory Service Interface. Unlike AD DS, however, multiple AD LDS instances can run on the same server.

Certificate Services[edit]

Active Directory Certificate Services (AD CS) establishes an on-premises public key infrastructure. It can create, validate, revoke and perform other similar actions, public key certificates for internal uses of an organization. These certificates can be used to encrypt files (when used with Encrypting File System), emails (per S/MIME standard), and network traffic (when used by virtual private networks, Transport Layer Security protocol or IPSec protocol).

AD CS predates Windows Server 2008, but its name was simply Certificate Services.[20]

AD CS requires an AD DS infrastructure.[21]

Federation Services[edit]

Active Directory Federation Services (AD FS) is a single sign-on service. With an AD FS infrastructure in place, users may use several web-based services (e.g. internet forum, blog, online shopping, webmail) or network resources using only one set of credentials stored at a central location, as opposed to having to be granted a dedicated set of credentials for each service. AD FS uses many popular open standards to pass token credentials such as SAML, OAuth or OpenID Connect.[22] AD FS supports encryption and signing of SAML assertions.[23] AD FS’s purpose is an extension of that of AD DS: The latter enables users to authenticate with and use the devices that are part of the same network, using one set of credentials. The former enables them to use the same set of credentials in a different network.

As the name suggests, AD FS works based on the concept of federated identity.

AD FS requires an AD DS infrastructure, although its federation partner may not.[24]

Rights Management Services[edit]

Active Directory Rights Management Services (AD RMS, known as Rights Management Services or RMS before Windows Server 2008) is a server software for information rights management shipped with Windows Server. It uses encryption and a form of selective functionality denial for limiting access to documents such as corporate e-mails, Microsoft Word documents, and web pages, and the operations authorized users can perform on them. These operations can include viewing, editing, copying, saving as or printing for example. IT administrators can create pre-set templates for the convenience of the end user if required. However, end users can still define who can access the content in question and set what they can do. [25]

Logical structure[edit]

As a directory service, an Active Directory instance consists of a database and corresponding executable code responsible for servicing requests and maintaining the database. The executable part, known as Directory System Agent, is a collection of Windows services and processes that run on Windows 2000 and later.[1] Objects in Active Directory databases can be accessed via LDAP, ADSI (a component object model interface), messaging API and Security Accounts Manager services.[2]

Objects[edit]

A simplified example of a publishing company’s internal network. The company has four groups with varying permissions to the three shared folders on the network.

Active Directory structures are arrangements of information about objects. The objects fall into two broad categories: resources (e.g., printers) and security principals (user or computer accounts and groups). Security principals are assigned unique security identifiers (SIDs).

Each object represents a single entity—whether a user, a computer, a printer, or a group—and its attributes. Certain objects can contain other objects. An object is uniquely identified by its name and has a set of attributes—the characteristics and information that the object represents— defined by a schema, which also determines the kinds of objects that can be stored in the Active Directory.

The schema object lets administrators extend or modify the schema when necessary. However, because each schema object is integral to the definition of Active Directory objects, deactivating or changing these objects can fundamentally change or disrupt a deployment. Schema changes automatically propagate throughout the system. Once created, an object can only be deactivated—not deleted. Changing the schema usually requires planning.[26]

Forests, trees, and domains[edit]

The Active Directory framework that holds objects can be viewed at a number of levels. The forest, tree, and domain are the logical divisions in an Active Directory network.

Within a deployment, objects are grouped into domains. The objects for a single domain are stored in a single database (which can be replicated). Domains are identified by their DNS name structure, the namespace.

A domain is defined as a logical group of network objects (computers, users, devices) that share the same Active Directory database.

A tree is a collection of one or more domains and domain trees in a contiguous namespace and is linked in a transitive trust hierarchy.

At the top of the structure is the forest. A forest is a collection of trees that share a common global catalog, directory schema, logical structure, and directory configuration. The forest represents the security boundary within which users, computers, groups, and other objects are accessible.

Organizational units[edit]

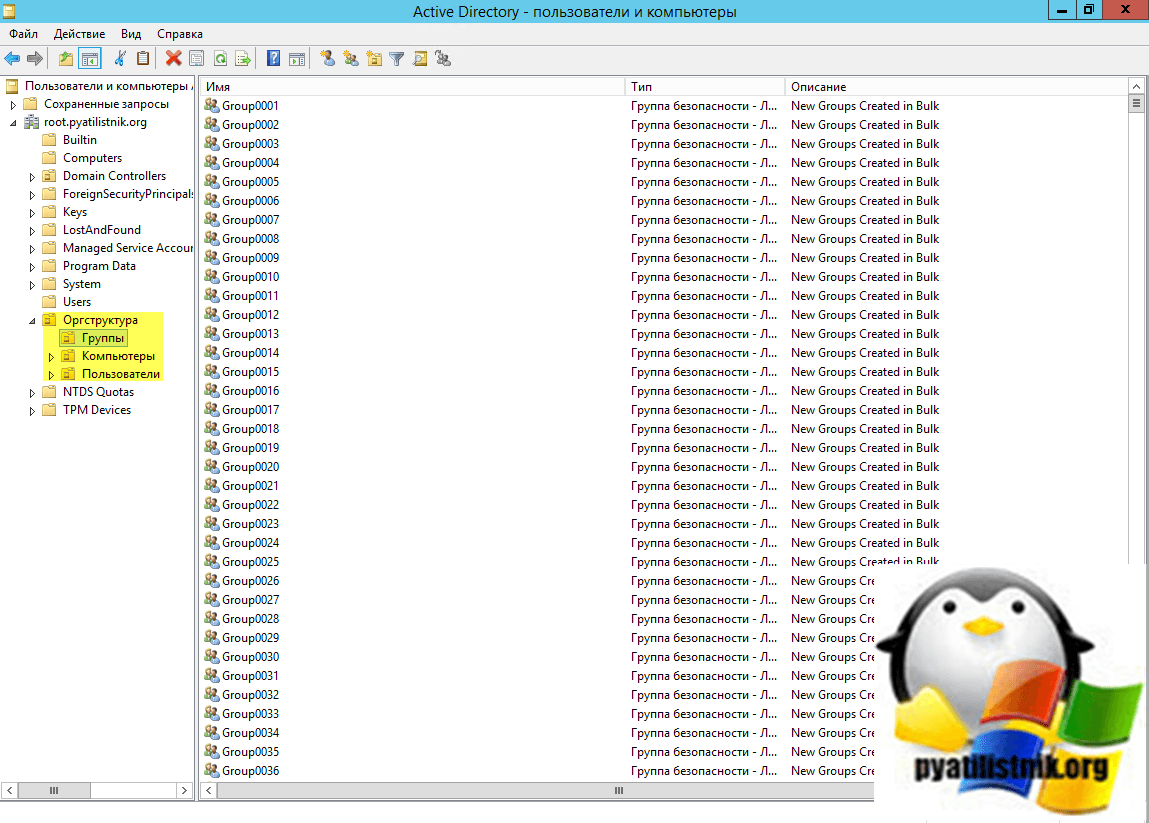

The objects held within a domain can be grouped into organizational units (OUs).[27] OUs can provide hierarchy to a domain, ease its administration, and can resemble the organization’s structure in managerial or geographical terms. OUs can contain other OUs—domains are containers in this sense. Microsoft recommends using OUs rather than domains for structure and simplifying the implementation of policies and administration. The OU is the recommended level at which to apply group policies, which are Active Directory objects formally named group policy objects (GPOs), although policies can also be applied to domains or sites (see below). The OU is the level at which administrative powers are commonly delegated, but delegation can be performed on individual objects or attributes as well.

Organizational units do not each have a separate namespace. As a consequence, for compatibility with Legacy NetBios implementations, user accounts with an identical sAMAccountName are not allowed within the same domain even if the accounts objects are in separate OUs. This is because sAMAccountName, a user object attribute, must be unique within the domain.[28] However, two users in different OUs can have the same common name (CN), the name under which they are stored in the directory itself such as «fred.staff-ou.domain» and «fred.student-ou.domain», where «staff-ou» and «student-ou» are the OUs.

In general, the reason for this lack of allowance for duplicate names through hierarchical directory placement is that Microsoft primarily relies on the principles of NetBIOS, which is a flat-namespace method of network object management that, for Microsoft software, goes all the way back to Windows NT 3.1 and MS-DOS LAN Manager. Allowing for duplication of object names in the directory, or completely removing the use of NetBIOS names, would prevent backward compatibility with legacy software and equipment. However, disallowing duplicate object names in this way is a violation of the LDAP RFCs on which Active Directory is supposedly based.

As the number of users in a domain increases, conventions such as «first initial, middle initial, last name» (Western order) or the reverse (Eastern order) fail for common family names like Li (李), Smith or Garcia. Workarounds include adding a digit to the end of the username. Alternatives include creating a separate ID system of unique employee/student ID numbers to use as account names in place of actual users’ names and allowing users to nominate their preferred word sequence within an acceptable use policy.

Because duplicate usernames cannot exist within a domain, account name generation poses a significant challenge for large organizations that cannot be easily subdivided into separate domains, such as students in a public school system or university who must be able to use any computer across the network.

Shadow groups[edit]

In Active Directory, organizational units (OUs) cannot be assigned as owners or trustees. Only groups are selectable, and members of OUs cannot be collectively assigned rights to directory objects.

In Microsoft’s Active Directory, OUs do not confer access permissions, and objects placed within OUs are not automatically assigned access privileges based on their containing OU. This is a design limitation specific to Active Directory. Other competing directories such as Novell NDS can assign access privileges through object placement within an OU.

Active Directory requires a separate step for an administrator to assign an object in an OU as a member of a group also within that OU. Relying on OU location alone to determine access permissions is unreliable, because the object may not have been assigned to the group object for that OU.

A common workaround for an Active Directory administrator is to write a custom PowerShell or Visual Basic script to automatically create and maintain a user group for each OU in their directory. The scripts are run periodically to update the group to match the OU’s account membership but are unable to instantly update the security groups anytime the directory changes, as occurs in competing directories where security is directly implemented into the directory itself. Such groups are known as shadow groups. Once created, these shadow groups are selectable in place of the OU in the administrative tools.

Microsoft refers to shadow groups in the Server 2008 Reference documentation but does not explain how to create them. There are no built-in server methods or console snap-ins for managing shadow groups.[29]

The division of an organization’s information infrastructure into a hierarchy of one or more domains and top-level OUs is a key decision. Common models are by business unit, by geographical location, by IT Service, or by object type and hybrids of these. OUs should be structured primarily to facilitate administrative delegation, and secondarily, to facilitate group policy application. Although OUs form an administrative boundary, the only true security boundary is the forest itself and an administrator of any domain in the forest must be trusted across all domains in the forest.[30]

Partitions[edit]

The Active Directory database is organized in partitions, each holding specific object types and following a specific replication pattern. Microsoft often refers to these partitions as ‘naming contexts’.[31] The ‘Schema’ partition contains the definition of object classes and attributes within the Forest. The ‘Configuration’ partition contains information on the physical structure and configuration of the forest (such as the site topology). Both replicate to all domains in the Forest. The ‘Domain’ partition holds all objects created in that domain and replicates only within its domain.

Physical structure[edit]

Sites are physical (rather than logical) groupings defined by one or more IP subnets.[32] AD also holds the definitions of connections, distinguishing low-speed (e.g., WAN, VPN) from high-speed (e.g., LAN) links. Site definitions are independent of the domain and OU structure and are common across the forest. Sites are used to control network traffic generated by replication and also to refer clients to the nearest domain controllers (DCs). Microsoft Exchange Server 2007 uses the site topology for mail routing. Policies can also be defined at the site level.

Physically, the Active Directory information is held on one or more peer domain controllers, replacing the NT PDC/BDC model. Each DC has a copy of the Active Directory. Servers joined to Active Directory that is not domain controllers are called Member Servers.[33] A subset of objects in the domain partition replicate to domain controllers that are configured as global catalogs. Global catalog (GC) servers provide a global listing of all objects in the Forest.[34][35]

Global Catalog servers replicate to themselves all objects from all domains and, hence, provide a global listing of objects in the forest. However, to minimize replication traffic and keep the GC’s database small, only selected attributes of each object are replicated. This is called the partial attribute set (PAS). The PAS can be modified by modifying the schema and marking attributes for replication to the GC.[36] Earlier versions of Windows used NetBIOS to communicate. Active Directory is fully integrated with DNS and requires TCP/IP—DNS. To be fully functional, the DNS server must support SRV resource records, also known as service records.

Replication[edit]

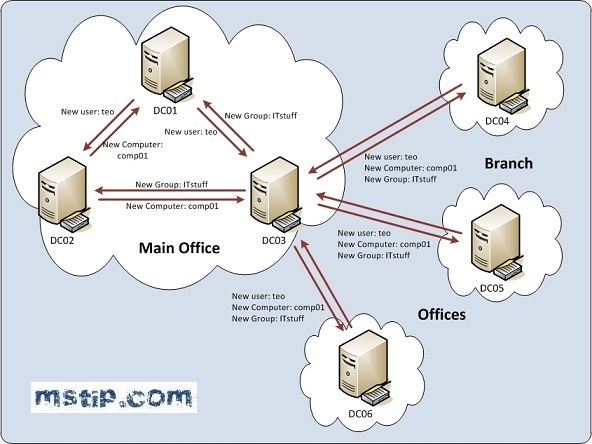

Active Directory synchronizes changes using multi-master replication.[37] Replication by default is ‘pull’ rather than ‘push’, meaning that replicas pull changes from the server where the change was effected.[38] The Knowledge Consistency Checker (KCC) creates a replication topology of site links using the defined sites to manage traffic. Intra-site replication is frequent and automatic as a result of change notification, which triggers peers to begin a pull replication cycle. Inter-site replication intervals are typically less frequent and do not use change notification by default, although this is configurable and can be made identical to intra-site replication.

Each link can have a ‘cost’ (e.g., DS3, T1, ISDN, etc.) and the KCC alters the site link topology accordingly. Replication may occur transitively through several site links on same-protocol site link bridges, if the cost is low, although KCC automatically costs a direct site-to-site link lower than transitive connections. Site-to-site replication can be configured to occur between a bridgehead server in each site, which then replicates the changes to other DCs within the site. Replication for Active Directory zones is automatically configured when DNS is activated in the domain-based by the site.

Replication of Active Directory uses Remote Procedure Calls (RPC) over IP (RPC/IP). Between Sites, SMTP can be used for replication, but only for changes in the Schema, Configuration, or Partial Attribute Set (Global Catalog) GCs. SMTP cannot be used for replicating the default Domain partition.[39]

Implementation[edit]

In general, a network utilizing Active Directory has more than one licensed Windows server computer. Backup and restore of Active Directory is possible for a network with a single domain controller,[40] but Microsoft recommends more than one domain controller to provide automatic failover protection of the directory.[41] Domain controllers are also ideally single-purpose for directory operations only, and should not run any other software or role.[42]

Certain Microsoft products such as SQL Server[43][44] and Exchange[45] can interfere with the operation of a domain controller, necessitating isolation of these products on additional Windows servers. Combining them can make configuration or troubleshooting of either the domain controller or the other installed software more difficult.[46] A business intending to implement Active Directory is therefore recommended to purchase a number of Windows server licenses, to provide for at least two separate domain controllers, and optionally, additional domain controllers for performance or redundancy, a separate file server, a separate Exchange server, a separate SQL Server,[47] and so forth to support the various server roles.

Physical hardware costs for the many separate servers can be reduced through the use of virtualization, although for proper failover protection, Microsoft recommends not running multiple virtualized domain controllers on the same physical hardware.[48]

Database[edit]

The Active-Directory database, the directory store, in Windows 2000 Server uses the JET Blue-based Extensible Storage Engine (ESE98) and is limited to 16 terabytes and 2 billion objects (but only 1 billion security principals) in each domain controller’s database. Microsoft has created NTDS databases with more than 2 billion objects.[49] (NT4’s Security Account Manager could support no more than 40,000 objects). Called NTDS.DIT, it has two main tables: the data table and the link table. Windows Server 2003 added a third main table for security descriptor single instancing.[49]

Programs may access the features of Active Directory[50] via the COM interfaces provided by Active Directory Service Interfaces.[51]

Trusting[edit]

To allow users in one domain to access resources in another, Active Directory uses trusts.[52]

Trusts inside a forest are automatically created when domains are created. The forest sets the default boundaries of trust, and implicit, transitive trust is automatic for all domains within a forest.

Terminology[edit]

- One-way trust

- One domain allows access to users on another domain, but the other domain does not allow access to users on the first domain.

- Two-way trust

- Two domains allow access to users on both domains.

- Trusted domain

- The domain that is trusted; whose users have access to the trusting domain.

- Transitive trust

- A trust that can extend beyond two domains to other trusted domains in the forest.

- Intransitive trust

- A one way trust that does not extend beyond two domains.

- Explicit trust

- A trust that an admin creates. It is not transitive and is one way only.

- Cross-link trust

- An explicit trust between domains in different trees or the same tree when a descendant/ancestor (child/parent) relationship does not exist between the two domains.

- Shortcut

- Joins two domains in different trees, transitive, one- or two-way.

- Forest trust

- Applies to the entire forest. Transitive, one- or two-way.

- Realm

- Can be transitive or nontransitive (intransitive), one- or two-way.

- External

- Connect to other forests or non-Active Directory domains. Nontransitive, one- or two-way.[53]

- PAM trust

- A one-way trust used by Microsoft Identity Manager from a (possibly low-level) production forest to a (Windows Server 2016 functionality level) ‘bastion’ forest, which issues time-limited group memberships.[54][55]

Management tools[edit]

Microsoft Active Directory management tools include:

- Active Directory Administrative Center (Introduced with Windows Server 2012 and above),

- Active Directory Users and Computers,

- Active Directory Domains and Trusts,

- Active Directory Sites and Services,

- ADSI Edit,

- Local Users and Groups,

- Active Directory Schema snap-ins for Microsoft Management Console (MMC),

- SysInternals ADExplorer

These management tools may not provide enough functionality for efficient workflow in large environments. Some third-party tools extend the administration and management capabilities. They provide essential features for a more convenient administration process, such as automation, reports, integration with other services, etc.

Unix integration[edit]

Varying levels of interoperability with Active Directory can be achieved on most Unix-like operating systems (including Unix, Linux, Mac OS X or Java and Unix-based programs) through standards-compliant LDAP clients, but these systems usually do not interpret many attributes associated with Windows components, such as Group Policy and support for one-way trusts.

Third parties offer Active Directory integration for Unix-like platforms, including:

- PowerBroker Identity Services, formerly Likewise (BeyondTrust, formerly Likewise Software) – Allows a non-Windows client to join Active Directory[56]

- ADmitMac (Thursby Software Systems)[56]

- Samba (free software under GPLv3) – Can act as a domain controller[57][58]

The schema additions shipped with Windows Server 2003 R2 include attributes that map closely enough to RFC 2307 to be generally usable. The reference implementation of RFC 2307, nss_ldap and pam_ldap provided by PADL.com, support these attributes directly. The default schema for group membership complies with RFC 2307bis (proposed).[59] Windows Server 2003 R2 includes a Microsoft Management Console snap-in that creates and edits the attributes.

An alternative option is to use another directory service as non-Windows clients authenticate to this while Windows Clients authenticate to Active Directory. Non-Windows clients include 389 Directory Server (formerly Fedora Directory Server, FDS), ViewDS v7.2 XML Enabled Directory, and Sun Microsystems Sun Java System Directory Server. The latter two are both able to perform two-way synchronization with Active Directory and thus provide a «deflected» integration.

Another option is to use OpenLDAP with its translucent overlay, which can extend entries in any remote LDAP server with additional attributes stored in a local database. Clients pointed at the local database see entries containing both the remote and local attributes, while the remote database remains completely untouched.[citation needed]

Administration (querying, modifying, and monitoring) of Active Directory can be achieved via many scripting languages, including PowerShell, VBScript, JScript/JavaScript, Perl, Python, and Ruby.[60][61][62][63] Free and non-free Active Directory administration tools can help to simplify and possibly automate Active Directory management tasks.

Since October 2017 Amazon AWS offers integration with Microsoft Active Directory.[64]

See also[edit]

- AGDLP (implementing role based access controls using nested groups)

- Apple Open Directory

- Flexible single master operation

- FreeIPA

- List of LDAP software

- System Security Services Daemon (SSSD)

- Univention Corporate Server

References[edit]

- ^ a b «Directory System Agent». MSDN Library. Microsoft. Retrieved 23 April 2014.

- ^ a b Solomon, David A.; Russinovich, Mark (2005). «Chapter 13». Microsoft Windows Internals: Microsoft Windows Server 2003, Windows XP, and Windows 2000 (4th ed.). Redmond, Washington: Microsoft Press. p. 840. ISBN 0-7356-1917-4.

- ^ a b c Hynes, Byron (November 2006). «The Future of Windows: Directory Services in Windows Server «Longhorn»«. TechNet Magazine. Microsoft. Archived from the original on 30 April 2020. Retrieved 30 April 2020.

- ^ «Active Directory on a Windows Server 2003 Network». Active Directory Collection. Microsoft. 13 March 2003. Archived from the original on 30 April 2020. Retrieved 25 December 2010.

- ^ Rackspace Support (27 April 2016). «Install Active Directory Domain Services on Windows Server 2008 R2 Enterprise 64-bit». Rackspace. Rackspace US, Inc. Archived from the original on 30 April 2020. Retrieved 22 September 2016.

- ^ «Microsoft Kerberos — Win32 apps». docs.microsoft.com.

- ^ «Domain Name System (DNS)». docs.microsoft.com.

- ^ King, Robert (2003). Mastering Active directory for Windows server 2003 (3rd ed.). Alameda, Calif.: Sybex. p. 159. ISBN 9780782152012. OCLC 62876800.

- ^ Howes, T.; Smith, M. (August 1995). «The LDAP Application Program Interface». The Internet Engineering Task Force (IETF). Archived from the original on 30 April 2020. Retrieved 26 November 2013.

- ^ Howard, L. (March 1998). «An Approach for Using LDAP as a Network Information Service». Internet Engineering Task Force (IETF). Archived from the original on 30 April 2020. Retrieved 26 November 2013.

- ^ Zeilenga, K. (February 2001). «LDAP Password Modify Extended Operation». The Internet Engineering Task Force (IETF). Archived from the original on 30 April 2020. Retrieved 26 November 2013.

- ^ Zeilenga, K.; Choi, J.H. (June 2006). «The Lightweight Directory Access Protocol (LDAP) Content Synchronization Operation». The Internet Engineering Task Force (IETF). Archived from the original on 30 April 2020. Retrieved 26 November 2013.

- ^ Daniel Petri (8 January 2009). «Active Directory Client (dsclient) for Win98/NT».

- ^ «Dsclient.exe connects Windows 9x/NT PCs to Active Directory». 5 June 2003.

- ^ a b Thomas, Guy (29 November 2000). «Windows Server 2008 — New Features». ComputerPerformance.co.uk. Computer Performance Ltd. Archived from the original on 2 September 2019. Retrieved 30 April 2020.

- ^ «What’s New in Active Directory in Windows Server». Windows Server 2012 R2 and Windows Server 2012 Tech Center. Microsoft.

- ^ «Compare Active Directory-based services in Azure». docs.microsoft.com.

- ^ «AD LDS». Microsoft. Retrieved 28 April 2009.

- ^ «AD LDS versus AD DS». Microsoft. Retrieved 25 February 2013.

- ^ Zacker, Craig (2003). «11: Creating and Managing Digital Certificates». In Harding, Kathy; Jean, Trenary; Linda, Zacker (eds.). Planning and Maintaining a Microsoft Windows server 2003 Network Infrastructure. Redmond, WA: Microsoft Press. pp. 11–16. ISBN 0-7356-1893-3.

- ^ «Active Directory Certificate Services Overview». Microsoft TechNet. Microsoft. Retrieved 24 November 2015.

- ^ «Overview of authentication in Power Apps portals». Microsoft Docs. Microsoft. Retrieved 30 January 2022.

- ^ «How to Replace the SSL, Service Communications, Token-Signing, and Token-Decrypting Certificates». TechNet. Microsoft. Retrieved 30 January 2022.

- ^ «Step 1: Preinstallation Tasks». TechNet. Microsoft. Retrieved 21 October 2021.

- ^ «Test Lab Guide: Deploying an AD RMS Cluster». Microsoft Docs. Microsoft. Retrieved 30 January 2022.

- ^ Windows Server 2003: Active Directory Infrastructure. Microsoft Press. 2003. pp. 1–8–1–9.

- ^ «Organizational Units». Distributed Systems Resource Kit (TechNet). Microsoft. 2011.

An organizational unit in Active Directory is analogous to a directory in the file system

- ^ «sAMAccountName is always unique in a Windows domain… or is it?». Joeware. 4 January 2012. Retrieved 18 September 2013.

examples of how multiple AD objects can be created with the same sAMAccountName

- ^ Microsoft Server 2008 Reference, discussing shadow groups used for fine-grained password policies: https://technet.microsoft.com/en-us/library/cc770394%28WS.10%29.aspx

- ^ «Specifying Security and Administrative Boundaries». Microsoft Corporation. 23 January 2005.

However, service administrators have abilities that cross domain boundaries. For this reason, the forest is the ultimate security boundary, not the domain.

- ^ Andreas Luther. «Active Directory Replication Traffic». Microsoft Corporation. Retrieved 26 May 2010.

The Active Directory is made up of one or more naming contexts or partitions.

- ^

«Sites overview». Microsoft Corporation. 21 January 2005.A site is a set of well-connected subnets.

- ^ «Planning for domain controllers and member servers». Microsoft Corporation. 21 January 2005.

[…] member servers, […] belong to a domain but do not contain a copy of the Active Directory data.

- ^ «What Is the Global Catalog?». Microsoft Corporation. 10 December 2009.

[…] a domain controller can locate only the objects in its domain. […] The global catalog provides the ability to locate objects from any domain […]

- ^ «Global Catalog». Microsoft Corporation.

- ^ «Attributes Included in the Global Catalog». Microsoft Corporation. 26 August 2010.

The isMemberOfPartialAttributeSet attribute of an attributeSchema object is set to TRUE if the attribute is replicated to the global catalog. […] When deciding whether or not to place an attribute in the global catalog remember that you are trading increased replication and increased disk storage on global catalog servers for, potentially, faster query performance.

- ^ «Directory data store». Microsoft Corporation. 21 January 2005.

Active Directory uses four distinct directory partition types to store […] data. Directory partitions contain domain, configuration, schema, and application data.

- ^ «What Is the Active Directory Replication Model?». Microsoft Corporation. 28 March 2003.

Domain controllers request (pull) changes rather than send (push) changes that might not be needed.

- ^ «What Is Active Directory Replication Topology?». Microsoft Corporation. 28 March 2003.

SMTP can be used to transport nondomain replication […]

- ^ «Active Directory Backup and Restore». TechNet. Microsoft. Retrieved 5 February 2014.

- ^ «AD DS: All domains should have at least two functioning domain controllers for redundancy». TechNet. Microsoft. Retrieved 5 February 2014.

- ^ Posey, Brien (23 August 2010). «10 tips for effective Active Directory design». TechRepublic. CBS Interactive. Retrieved 5 February 2014.

Whenever possible, your domain controllers should run on dedicated servers (physical or virtual).

- ^ «You may encounter problems when installing SQL Server on a domain controller (Revision 3.0)». Support. Microsoft. 7 January 2013. Retrieved 5 February 2014.

- ^ Degremont, Michel (30 June 2011). «Can I install SQL Server on a domain controller?». Microsoft SQL Server blog. Retrieved 5 February 2014.

For security and performance reasons, we recommend that you do not install a standalone SQL Server on a domain controller.

- ^ «Installing Exchange on a domain controller is not recommended». TechNet. Microsoft. 22 March 2013. Retrieved 5 February 2014.

- ^ «Security Considerations for a SQL Server Installation». TechNet. Microsoft. Retrieved 5 February 2014.

After SQL Server is installed on a computer, you cannot change the computer from a domain controller to a domain member. You must uninstall SQL Server before you change the host computer to a domain member.

- ^ «Exchange Server Analyzer». TechNet. Microsoft. Retrieved 5 February 2014.

Running SQL Server on the same computer as a production Exchange mailbox server is not recommended.

- ^ «Running Domain Controllers in Hyper-V». TechNet. Microsoft. Planning to Virtualize Domain Controllers. Retrieved 5 February 2014.

You should attempt to avoid creating potential single points of failure when you plan your virtual domain controller deployment.frank

- ^ a b efleis (8 June 2006). «Large AD database? Probably not this large». Blogs.technet.com. Archived from the original on 17 August 2009. Retrieved 20 November 2011.

- ^ Berkouwer, Sander. «Active Directory basics». Veeam Software.

- ^

Active Directory Service Interfaces, Microsoft - ^ «Domain and Forest Trusts Technical Reference». Microsoft Corporation. 28 March 2003.

Trusts enable […] authentication and […] sharing resources across domains or forests

- ^ «Domain and Forest Trusts Work». Microsoft Corporation. 11 December 2012. Retrieved 29 January 2013.

Defines several kinds of trusts. (automatic, shortcut, forest, realm, external)

- ^ «Privileged Access Management for Active Directory Domain Services». docs.microsoft.com.

- ^ «TechNet Wiki». social.technet.microsoft.com.

- ^ a b Edge, Charles S., Jr; Smith, Zack; Hunter, Beau (2009). «Chapter 3: Active Directory». Enterprise Mac Administrator’s Guide. New York City: Apress. ISBN 978-1-4302-2443-3.

- ^ «Samba 4.0.0 Available for Download». SambaPeople. SAMBA Project. Archived from the original on 15 November 2010. Retrieved 9 August 2016.

- ^ «The great DRS success!». SambaPeople. SAMBA Project. 5 October 2009. Archived from the original on 13 October 2009. Retrieved 2 November 2009.

- ^ «RFC 2307bis». Archived from the original on 27 September 2011. Retrieved 20 November 2011.

- ^ «Active Directory Administration with Windows PowerShell». Microsoft. Retrieved 7 June 2011.

- ^ «Using Scripts to Search Active Directory». Microsoft. Retrieved 22 May 2012.

- ^ «ITAdminTools Perl Scripts Repository». ITAdminTools.com. Retrieved 22 May 2012.

- ^ «Win32::OLE». Perl Open-Source Community. Retrieved 22 May 2012.

- ^ «Introducing AWS Directory Service for Microsoft Active Directory (Standard Edition)». Amazon Web Services. 24 October 2017.

External links[edit]

- Microsoft Technet: White paper: Active Directory Architecture (Single technical document that gives an overview about Active Directory.)

- Microsoft Technet: Detailed description of Active Directory on Windows Server 2003

- Microsoft MSDN Library: [MS-ADTS]: Active Directory Technical Specification (part of the Microsoft Open Specification Promise)

- Active Directory Application Mode (ADAM)

- Microsoft MSDN: [AD-LDS]: Active Directory Lightweight Directory Services

- Microsoft TechNet: [AD-LDS]: Active Directory Lightweight Directory Services

- Microsoft MSDN: Active Directory Schema

- Microsoft TechNet: Understanding Schema

- Microsoft TechNet Magazine: Extending the Active Directory Schema

- Microsoft MSDN: Active Directory Certificate Services

- Microsoft TechNet: Active Directory Certificate Services

Active Directory (AD) is a directory service developed by Microsoft for Windows domain networks. It is included in most Windows Server operating systems as a set of processes and services.[1][2] Initially, Active Directory was used only for centralized domain management. However, Active Directory eventually became an umbrella title for a broad range of directory-based identity-related services.[3]

A server running the Active Directory Domain Service (AD DS) role is called a domain controller. It authenticates and authorizes all users and computers in a Windows domain type network, assigning and enforcing security policies for all computers, and installing or updating software. For example, when a user logs into a computer that is part of a Windows domain, Active Directory checks the submitted username and password and determines whether the user is a system administrator or normal user.[4] Also, it allows management and storage of information, provides authentication and authorization mechanisms and establishes a framework to deploy other related services: Certificate Services, Active Directory Federation Services, Lightweight Directory Services, and Rights Management Services.[5]

Active Directory uses Lightweight Directory Access Protocol (LDAP) versions 2 and 3, Microsoft’s version of Kerberos,[6] and DNS.[7]

Robert R. King defined it in the following way:[8]

«A domain represents a database. That database holds records about network services-things like computers, users, groups and other things that use, support, or exist on a network. The domain database is, in effect, Active Directory.»

History[edit]

Like many information-technology efforts, Active Directory originated out of a democratization of design using Request for Comments (RFCs). The Internet Engineering Task Force (IETF), which oversees the RFC process, has accepted numerous RFCs initiated by widespread participants. For example, LDAP underpins Active Directory. Also, X.500 directories and the Organizational Unit preceded the Active Directory concept that makes use of those methods. The LDAP concept began to emerge even before the founding of Microsoft in April 1975, with RFCs as early as 1971. RFCs contributing to LDAP include RFC 1823 (on the LDAP API, August 1995),[9] RFC 2307, RFC 3062, and RFC 4533.[10][11][12]

Microsoft previewed Active Directory in 1999, released it first with Windows 2000 Server edition, and revised it to extend functionality and improve administration in Windows Server 2003. Active Directory support was also added to Windows 95, Windows 98 and Windows NT 4.0 via patch, with some features being unsupported.[13][14] Additional improvements came with subsequent versions of Windows Server. In Windows Server 2008, additional services were added to Active Directory, such as Active Directory Federation Services.[15] The part of the directory in charge of the management of domains, which was previously a core part of the operating system,[15] was renamed Active Directory Domain Services (ADDS) and became a server role like others.[3] «Active Directory» became the umbrella title of a broader range of directory-based services.[16] According to Byron Hynes, everything related to identity was brought under Active Directory’s banner.[3]

Active Directory Services[edit]

Active Directory Services consist of multiple directory services. The best known is Active Directory Domain Services, commonly abbreviated as AD DS or simply AD.

Domain Services[edit]

Active Directory Domain Services (AD DS) is the foundation of every Windows domain network. It stores information about members of the domain, including devices and users, verifies their credentials and defines their access rights. The server running this service is called a domain controller. A domain controller is contacted when a user logs into a device, accesses another device across the network or runs a line-of-business Metro-style app sideloaded into a device.

Other Active Directory services (excluding LDS, as described below) as well as most of Microsoft server technologies rely on or use Domain Services; examples include Group Policy, Encrypting File System, BitLocker, Domain Name Services, Remote Desktop Services, Exchange Server and SharePoint Server.

The self-managed Active Directory DS must not be confused with managed Azure AD DS, which is a cloud product.[17]

Lightweight Directory Services[edit]

Active Directory Lightweight Directory Services (AD LDS), formerly known as Active Directory Application Mode (ADAM),[18] is an implementation of the LDAP protocol for AD DS.[19] AD LDS runs as a service on Windows Server. AD LDS shares the code base with AD DS and provides the same functionality, including an identical API, but does not require the creation of domains or domain controllers. It provides a Data Store for the storage of directory data and a Directory Service with an LDAP Directory Service Interface. Unlike AD DS, however, multiple AD LDS instances can run on the same server.

Certificate Services[edit]

Active Directory Certificate Services (AD CS) establishes an on-premises public key infrastructure. It can create, validate, revoke and perform other similar actions, public key certificates for internal uses of an organization. These certificates can be used to encrypt files (when used with Encrypting File System), emails (per S/MIME standard), and network traffic (when used by virtual private networks, Transport Layer Security protocol or IPSec protocol).

AD CS predates Windows Server 2008, but its name was simply Certificate Services.[20]

AD CS requires an AD DS infrastructure.[21]

Federation Services[edit]

Active Directory Federation Services (AD FS) is a single sign-on service. With an AD FS infrastructure in place, users may use several web-based services (e.g. internet forum, blog, online shopping, webmail) or network resources using only one set of credentials stored at a central location, as opposed to having to be granted a dedicated set of credentials for each service. AD FS uses many popular open standards to pass token credentials such as SAML, OAuth or OpenID Connect.[22] AD FS supports encryption and signing of SAML assertions.[23] AD FS’s purpose is an extension of that of AD DS: The latter enables users to authenticate with and use the devices that are part of the same network, using one set of credentials. The former enables them to use the same set of credentials in a different network.

As the name suggests, AD FS works based on the concept of federated identity.

AD FS requires an AD DS infrastructure, although its federation partner may not.[24]

Rights Management Services[edit]

Active Directory Rights Management Services (AD RMS, known as Rights Management Services or RMS before Windows Server 2008) is a server software for information rights management shipped with Windows Server. It uses encryption and a form of selective functionality denial for limiting access to documents such as corporate e-mails, Microsoft Word documents, and web pages, and the operations authorized users can perform on them. These operations can include viewing, editing, copying, saving as or printing for example. IT administrators can create pre-set templates for the convenience of the end user if required. However, end users can still define who can access the content in question and set what they can do. [25]

Logical structure[edit]

As a directory service, an Active Directory instance consists of a database and corresponding executable code responsible for servicing requests and maintaining the database. The executable part, known as Directory System Agent, is a collection of Windows services and processes that run on Windows 2000 and later.[1] Objects in Active Directory databases can be accessed via LDAP, ADSI (a component object model interface), messaging API and Security Accounts Manager services.[2]

Objects[edit]

A simplified example of a publishing company’s internal network. The company has four groups with varying permissions to the three shared folders on the network.

Active Directory structures are arrangements of information about objects. The objects fall into two broad categories: resources (e.g., printers) and security principals (user or computer accounts and groups). Security principals are assigned unique security identifiers (SIDs).

Each object represents a single entity—whether a user, a computer, a printer, or a group—and its attributes. Certain objects can contain other objects. An object is uniquely identified by its name and has a set of attributes—the characteristics and information that the object represents— defined by a schema, which also determines the kinds of objects that can be stored in the Active Directory.

The schema object lets administrators extend or modify the schema when necessary. However, because each schema object is integral to the definition of Active Directory objects, deactivating or changing these objects can fundamentally change or disrupt a deployment. Schema changes automatically propagate throughout the system. Once created, an object can only be deactivated—not deleted. Changing the schema usually requires planning.[26]

Forests, trees, and domains[edit]

The Active Directory framework that holds objects can be viewed at a number of levels. The forest, tree, and domain are the logical divisions in an Active Directory network.

Within a deployment, objects are grouped into domains. The objects for a single domain are stored in a single database (which can be replicated). Domains are identified by their DNS name structure, the namespace.

A domain is defined as a logical group of network objects (computers, users, devices) that share the same Active Directory database.

A tree is a collection of one or more domains and domain trees in a contiguous namespace and is linked in a transitive trust hierarchy.

At the top of the structure is the forest. A forest is a collection of trees that share a common global catalog, directory schema, logical structure, and directory configuration. The forest represents the security boundary within which users, computers, groups, and other objects are accessible.

Organizational units[edit]

The objects held within a domain can be grouped into organizational units (OUs).[27] OUs can provide hierarchy to a domain, ease its administration, and can resemble the organization’s structure in managerial or geographical terms. OUs can contain other OUs—domains are containers in this sense. Microsoft recommends using OUs rather than domains for structure and simplifying the implementation of policies and administration. The OU is the recommended level at which to apply group policies, which are Active Directory objects formally named group policy objects (GPOs), although policies can also be applied to domains or sites (see below). The OU is the level at which administrative powers are commonly delegated, but delegation can be performed on individual objects or attributes as well.

Organizational units do not each have a separate namespace. As a consequence, for compatibility with Legacy NetBios implementations, user accounts with an identical sAMAccountName are not allowed within the same domain even if the accounts objects are in separate OUs. This is because sAMAccountName, a user object attribute, must be unique within the domain.[28] However, two users in different OUs can have the same common name (CN), the name under which they are stored in the directory itself such as «fred.staff-ou.domain» and «fred.student-ou.domain», where «staff-ou» and «student-ou» are the OUs.

In general, the reason for this lack of allowance for duplicate names through hierarchical directory placement is that Microsoft primarily relies on the principles of NetBIOS, which is a flat-namespace method of network object management that, for Microsoft software, goes all the way back to Windows NT 3.1 and MS-DOS LAN Manager. Allowing for duplication of object names in the directory, or completely removing the use of NetBIOS names, would prevent backward compatibility with legacy software and equipment. However, disallowing duplicate object names in this way is a violation of the LDAP RFCs on which Active Directory is supposedly based.

As the number of users in a domain increases, conventions such as «first initial, middle initial, last name» (Western order) or the reverse (Eastern order) fail for common family names like Li (李), Smith or Garcia. Workarounds include adding a digit to the end of the username. Alternatives include creating a separate ID system of unique employee/student ID numbers to use as account names in place of actual users’ names and allowing users to nominate their preferred word sequence within an acceptable use policy.

Because duplicate usernames cannot exist within a domain, account name generation poses a significant challenge for large organizations that cannot be easily subdivided into separate domains, such as students in a public school system or university who must be able to use any computer across the network.

Shadow groups[edit]

In Active Directory, organizational units (OUs) cannot be assigned as owners or trustees. Only groups are selectable, and members of OUs cannot be collectively assigned rights to directory objects.

In Microsoft’s Active Directory, OUs do not confer access permissions, and objects placed within OUs are not automatically assigned access privileges based on their containing OU. This is a design limitation specific to Active Directory. Other competing directories such as Novell NDS can assign access privileges through object placement within an OU.

Active Directory requires a separate step for an administrator to assign an object in an OU as a member of a group also within that OU. Relying on OU location alone to determine access permissions is unreliable, because the object may not have been assigned to the group object for that OU.

A common workaround for an Active Directory administrator is to write a custom PowerShell or Visual Basic script to automatically create and maintain a user group for each OU in their directory. The scripts are run periodically to update the group to match the OU’s account membership but are unable to instantly update the security groups anytime the directory changes, as occurs in competing directories where security is directly implemented into the directory itself. Such groups are known as shadow groups. Once created, these shadow groups are selectable in place of the OU in the administrative tools.

Microsoft refers to shadow groups in the Server 2008 Reference documentation but does not explain how to create them. There are no built-in server methods or console snap-ins for managing shadow groups.[29]

The division of an organization’s information infrastructure into a hierarchy of one or more domains and top-level OUs is a key decision. Common models are by business unit, by geographical location, by IT Service, or by object type and hybrids of these. OUs should be structured primarily to facilitate administrative delegation, and secondarily, to facilitate group policy application. Although OUs form an administrative boundary, the only true security boundary is the forest itself and an administrator of any domain in the forest must be trusted across all domains in the forest.[30]

Partitions[edit]

The Active Directory database is organized in partitions, each holding specific object types and following a specific replication pattern. Microsoft often refers to these partitions as ‘naming contexts’.[31] The ‘Schema’ partition contains the definition of object classes and attributes within the Forest. The ‘Configuration’ partition contains information on the physical structure and configuration of the forest (such as the site topology). Both replicate to all domains in the Forest. The ‘Domain’ partition holds all objects created in that domain and replicates only within its domain.

Physical structure[edit]

Sites are physical (rather than logical) groupings defined by one or more IP subnets.[32] AD also holds the definitions of connections, distinguishing low-speed (e.g., WAN, VPN) from high-speed (e.g., LAN) links. Site definitions are independent of the domain and OU structure and are common across the forest. Sites are used to control network traffic generated by replication and also to refer clients to the nearest domain controllers (DCs). Microsoft Exchange Server 2007 uses the site topology for mail routing. Policies can also be defined at the site level.

Physically, the Active Directory information is held on one or more peer domain controllers, replacing the NT PDC/BDC model. Each DC has a copy of the Active Directory. Servers joined to Active Directory that is not domain controllers are called Member Servers.[33] A subset of objects in the domain partition replicate to domain controllers that are configured as global catalogs. Global catalog (GC) servers provide a global listing of all objects in the Forest.[34][35]

Global Catalog servers replicate to themselves all objects from all domains and, hence, provide a global listing of objects in the forest. However, to minimize replication traffic and keep the GC’s database small, only selected attributes of each object are replicated. This is called the partial attribute set (PAS). The PAS can be modified by modifying the schema and marking attributes for replication to the GC.[36] Earlier versions of Windows used NetBIOS to communicate. Active Directory is fully integrated with DNS and requires TCP/IP—DNS. To be fully functional, the DNS server must support SRV resource records, also known as service records.

Replication[edit]

Active Directory synchronizes changes using multi-master replication.[37] Replication by default is ‘pull’ rather than ‘push’, meaning that replicas pull changes from the server where the change was effected.[38] The Knowledge Consistency Checker (KCC) creates a replication topology of site links using the defined sites to manage traffic. Intra-site replication is frequent and automatic as a result of change notification, which triggers peers to begin a pull replication cycle. Inter-site replication intervals are typically less frequent and do not use change notification by default, although this is configurable and can be made identical to intra-site replication.

Each link can have a ‘cost’ (e.g., DS3, T1, ISDN, etc.) and the KCC alters the site link topology accordingly. Replication may occur transitively through several site links on same-protocol site link bridges, if the cost is low, although KCC automatically costs a direct site-to-site link lower than transitive connections. Site-to-site replication can be configured to occur between a bridgehead server in each site, which then replicates the changes to other DCs within the site. Replication for Active Directory zones is automatically configured when DNS is activated in the domain-based by the site.

Replication of Active Directory uses Remote Procedure Calls (RPC) over IP (RPC/IP). Between Sites, SMTP can be used for replication, but only for changes in the Schema, Configuration, or Partial Attribute Set (Global Catalog) GCs. SMTP cannot be used for replicating the default Domain partition.[39]

Implementation[edit]

In general, a network utilizing Active Directory has more than one licensed Windows server computer. Backup and restore of Active Directory is possible for a network with a single domain controller,[40] but Microsoft recommends more than one domain controller to provide automatic failover protection of the directory.[41] Domain controllers are also ideally single-purpose for directory operations only, and should not run any other software or role.[42]

Certain Microsoft products such as SQL Server[43][44] and Exchange[45] can interfere with the operation of a domain controller, necessitating isolation of these products on additional Windows servers. Combining them can make configuration or troubleshooting of either the domain controller or the other installed software more difficult.[46] A business intending to implement Active Directory is therefore recommended to purchase a number of Windows server licenses, to provide for at least two separate domain controllers, and optionally, additional domain controllers for performance or redundancy, a separate file server, a separate Exchange server, a separate SQL Server,[47] and so forth to support the various server roles.

Physical hardware costs for the many separate servers can be reduced through the use of virtualization, although for proper failover protection, Microsoft recommends not running multiple virtualized domain controllers on the same physical hardware.[48]

Database[edit]

The Active-Directory database, the directory store, in Windows 2000 Server uses the JET Blue-based Extensible Storage Engine (ESE98) and is limited to 16 terabytes and 2 billion objects (but only 1 billion security principals) in each domain controller’s database. Microsoft has created NTDS databases with more than 2 billion objects.[49] (NT4’s Security Account Manager could support no more than 40,000 objects). Called NTDS.DIT, it has two main tables: the data table and the link table. Windows Server 2003 added a third main table for security descriptor single instancing.[49]

Programs may access the features of Active Directory[50] via the COM interfaces provided by Active Directory Service Interfaces.[51]

Trusting[edit]

To allow users in one domain to access resources in another, Active Directory uses trusts.[52]

Trusts inside a forest are automatically created when domains are created. The forest sets the default boundaries of trust, and implicit, transitive trust is automatic for all domains within a forest.

Terminology[edit]

- One-way trust

- One domain allows access to users on another domain, but the other domain does not allow access to users on the first domain.

- Two-way trust

- Two domains allow access to users on both domains.

- Trusted domain

- The domain that is trusted; whose users have access to the trusting domain.

- Transitive trust

- A trust that can extend beyond two domains to other trusted domains in the forest.

- Intransitive trust

- A one way trust that does not extend beyond two domains.

- Explicit trust

- A trust that an admin creates. It is not transitive and is one way only.

- Cross-link trust

- An explicit trust between domains in different trees or the same tree when a descendant/ancestor (child/parent) relationship does not exist between the two domains.

- Shortcut

- Joins two domains in different trees, transitive, one- or two-way.

- Forest trust

- Applies to the entire forest. Transitive, one- or two-way.

- Realm

- Can be transitive or nontransitive (intransitive), one- or two-way.

- External

- Connect to other forests or non-Active Directory domains. Nontransitive, one- or two-way.[53]

- PAM trust

- A one-way trust used by Microsoft Identity Manager from a (possibly low-level) production forest to a (Windows Server 2016 functionality level) ‘bastion’ forest, which issues time-limited group memberships.[54][55]

Management tools[edit]

Microsoft Active Directory management tools include:

- Active Directory Administrative Center (Introduced with Windows Server 2012 and above),

- Active Directory Users and Computers,

- Active Directory Domains and Trusts,

- Active Directory Sites and Services,

- ADSI Edit,

- Local Users and Groups,

- Active Directory Schema snap-ins for Microsoft Management Console (MMC),

- SysInternals ADExplorer

These management tools may not provide enough functionality for efficient workflow in large environments. Some third-party tools extend the administration and management capabilities. They provide essential features for a more convenient administration process, such as automation, reports, integration with other services, etc.

Unix integration[edit]

Varying levels of interoperability with Active Directory can be achieved on most Unix-like operating systems (including Unix, Linux, Mac OS X or Java and Unix-based programs) through standards-compliant LDAP clients, but these systems usually do not interpret many attributes associated with Windows components, such as Group Policy and support for one-way trusts.

Third parties offer Active Directory integration for Unix-like platforms, including:

- PowerBroker Identity Services, formerly Likewise (BeyondTrust, formerly Likewise Software) – Allows a non-Windows client to join Active Directory[56]

- ADmitMac (Thursby Software Systems)[56]

- Samba (free software under GPLv3) – Can act as a domain controller[57][58]

The schema additions shipped with Windows Server 2003 R2 include attributes that map closely enough to RFC 2307 to be generally usable. The reference implementation of RFC 2307, nss_ldap and pam_ldap provided by PADL.com, support these attributes directly. The default schema for group membership complies with RFC 2307bis (proposed).[59] Windows Server 2003 R2 includes a Microsoft Management Console snap-in that creates and edits the attributes.

An alternative option is to use another directory service as non-Windows clients authenticate to this while Windows Clients authenticate to Active Directory. Non-Windows clients include 389 Directory Server (formerly Fedora Directory Server, FDS), ViewDS v7.2 XML Enabled Directory, and Sun Microsystems Sun Java System Directory Server. The latter two are both able to perform two-way synchronization with Active Directory and thus provide a «deflected» integration.

Another option is to use OpenLDAP with its translucent overlay, which can extend entries in any remote LDAP server with additional attributes stored in a local database. Clients pointed at the local database see entries containing both the remote and local attributes, while the remote database remains completely untouched.[citation needed]

Administration (querying, modifying, and monitoring) of Active Directory can be achieved via many scripting languages, including PowerShell, VBScript, JScript/JavaScript, Perl, Python, and Ruby.[60][61][62][63] Free and non-free Active Directory administration tools can help to simplify and possibly automate Active Directory management tasks.

Since October 2017 Amazon AWS offers integration with Microsoft Active Directory.[64]

See also[edit]

- AGDLP (implementing role based access controls using nested groups)

- Apple Open Directory

- Flexible single master operation

- FreeIPA

- List of LDAP software

- System Security Services Daemon (SSSD)

- Univention Corporate Server

References[edit]

- ^ a b «Directory System Agent». MSDN Library. Microsoft. Retrieved 23 April 2014.

- ^ a b Solomon, David A.; Russinovich, Mark (2005). «Chapter 13». Microsoft Windows Internals: Microsoft Windows Server 2003, Windows XP, and Windows 2000 (4th ed.). Redmond, Washington: Microsoft Press. p. 840. ISBN 0-7356-1917-4.

- ^ a b c Hynes, Byron (November 2006). «The Future of Windows: Directory Services in Windows Server «Longhorn»«. TechNet Magazine. Microsoft. Archived from the original on 30 April 2020. Retrieved 30 April 2020.

- ^ «Active Directory on a Windows Server 2003 Network». Active Directory Collection. Microsoft. 13 March 2003. Archived from the original on 30 April 2020. Retrieved 25 December 2010.

- ^ Rackspace Support (27 April 2016). «Install Active Directory Domain Services on Windows Server 2008 R2 Enterprise 64-bit». Rackspace. Rackspace US, Inc. Archived from the original on 30 April 2020. Retrieved 22 September 2016.

- ^ «Microsoft Kerberos — Win32 apps». docs.microsoft.com.

- ^ «Domain Name System (DNS)». docs.microsoft.com.

- ^ King, Robert (2003). Mastering Active directory for Windows server 2003 (3rd ed.). Alameda, Calif.: Sybex. p. 159. ISBN 9780782152012. OCLC 62876800.

- ^ Howes, T.; Smith, M. (August 1995). «The LDAP Application Program Interface». The Internet Engineering Task Force (IETF). Archived from the original on 30 April 2020. Retrieved 26 November 2013.

- ^ Howard, L. (March 1998). «An Approach for Using LDAP as a Network Information Service». Internet Engineering Task Force (IETF). Archived from the original on 30 April 2020. Retrieved 26 November 2013.

- ^ Zeilenga, K. (February 2001). «LDAP Password Modify Extended Operation». The Internet Engineering Task Force (IETF). Archived from the original on 30 April 2020. Retrieved 26 November 2013.

- ^ Zeilenga, K.; Choi, J.H. (June 2006). «The Lightweight Directory Access Protocol (LDAP) Content Synchronization Operation». The Internet Engineering Task Force (IETF). Archived from the original on 30 April 2020. Retrieved 26 November 2013.

- ^ Daniel Petri (8 January 2009). «Active Directory Client (dsclient) for Win98/NT».

- ^ «Dsclient.exe connects Windows 9x/NT PCs to Active Directory». 5 June 2003.

- ^ a b Thomas, Guy (29 November 2000). «Windows Server 2008 — New Features». ComputerPerformance.co.uk. Computer Performance Ltd. Archived from the original on 2 September 2019. Retrieved 30 April 2020.

- ^ «What’s New in Active Directory in Windows Server». Windows Server 2012 R2 and Windows Server 2012 Tech Center. Microsoft.

- ^ «Compare Active Directory-based services in Azure». docs.microsoft.com.

- ^ «AD LDS». Microsoft. Retrieved 28 April 2009.

- ^ «AD LDS versus AD DS». Microsoft. Retrieved 25 February 2013.

- ^ Zacker, Craig (2003). «11: Creating and Managing Digital Certificates». In Harding, Kathy; Jean, Trenary; Linda, Zacker (eds.). Planning and Maintaining a Microsoft Windows server 2003 Network Infrastructure. Redmond, WA: Microsoft Press. pp. 11–16. ISBN 0-7356-1893-3.

- ^ «Active Directory Certificate Services Overview». Microsoft TechNet. Microsoft. Retrieved 24 November 2015.

- ^ «Overview of authentication in Power Apps portals». Microsoft Docs. Microsoft. Retrieved 30 January 2022.

- ^ «How to Replace the SSL, Service Communications, Token-Signing, and Token-Decrypting Certificates». TechNet. Microsoft. Retrieved 30 January 2022.

- ^ «Step 1: Preinstallation Tasks». TechNet. Microsoft. Retrieved 21 October 2021.

- ^ «Test Lab Guide: Deploying an AD RMS Cluster». Microsoft Docs. Microsoft. Retrieved 30 January 2022.

- ^ Windows Server 2003: Active Directory Infrastructure. Microsoft Press. 2003. pp. 1–8–1–9.

- ^ «Organizational Units». Distributed Systems Resource Kit (TechNet). Microsoft. 2011.

An organizational unit in Active Directory is analogous to a directory in the file system

- ^ «sAMAccountName is always unique in a Windows domain… or is it?». Joeware. 4 January 2012. Retrieved 18 September 2013.

examples of how multiple AD objects can be created with the same sAMAccountName

- ^ Microsoft Server 2008 Reference, discussing shadow groups used for fine-grained password policies: https://technet.microsoft.com/en-us/library/cc770394%28WS.10%29.aspx

- ^ «Specifying Security and Administrative Boundaries». Microsoft Corporation. 23 January 2005.

However, service administrators have abilities that cross domain boundaries. For this reason, the forest is the ultimate security boundary, not the domain.

- ^ Andreas Luther. «Active Directory Replication Traffic». Microsoft Corporation. Retrieved 26 May 2010.

The Active Directory is made up of one or more naming contexts or partitions.

- ^

«Sites overview». Microsoft Corporation. 21 January 2005.A site is a set of well-connected subnets.

- ^ «Planning for domain controllers and member servers». Microsoft Corporation. 21 January 2005.

[…] member servers, […] belong to a domain but do not contain a copy of the Active Directory data.

- ^ «What Is the Global Catalog?». Microsoft Corporation. 10 December 2009.

[…] a domain controller can locate only the objects in its domain. […] The global catalog provides the ability to locate objects from any domain […]

- ^ «Global Catalog». Microsoft Corporation.

- ^ «Attributes Included in the Global Catalog». Microsoft Corporation. 26 August 2010.

The isMemberOfPartialAttributeSet attribute of an attributeSchema object is set to TRUE if the attribute is replicated to the global catalog. […] When deciding whether or not to place an attribute in the global catalog remember that you are trading increased replication and increased disk storage on global catalog servers for, potentially, faster query performance.

- ^ «Directory data store». Microsoft Corporation. 21 January 2005.

Active Directory uses four distinct directory partition types to store […] data. Directory partitions contain domain, configuration, schema, and application data.

- ^ «What Is the Active Directory Replication Model?». Microsoft Corporation. 28 March 2003.

Domain controllers request (pull) changes rather than send (push) changes that might not be needed.

- ^ «What Is Active Directory Replication Topology?». Microsoft Corporation. 28 March 2003.

SMTP can be used to transport nondomain replication […]

- ^ «Active Directory Backup and Restore». TechNet. Microsoft. Retrieved 5 February 2014.

- ^ «AD DS: All domains should have at least two functioning domain controllers for redundancy». TechNet. Microsoft. Retrieved 5 February 2014.

- ^ Posey, Brien (23 August 2010). «10 tips for effective Active Directory design». TechRepublic. CBS Interactive. Retrieved 5 February 2014.

Whenever possible, your domain controllers should run on dedicated servers (physical or virtual).

- ^ «You may encounter problems when installing SQL Server on a domain controller (Revision 3.0)». Support. Microsoft. 7 January 2013. Retrieved 5 February 2014.

- ^ Degremont, Michel (30 June 2011). «Can I install SQL Server on a domain controller?». Microsoft SQL Server blog. Retrieved 5 February 2014.

For security and performance reasons, we recommend that you do not install a standalone SQL Server on a domain controller.

- ^ «Installing Exchange on a domain controller is not recommended». TechNet. Microsoft. 22 March 2013. Retrieved 5 February 2014.

- ^ «Security Considerations for a SQL Server Installation». TechNet. Microsoft. Retrieved 5 February 2014.

After SQL Server is installed on a computer, you cannot change the computer from a domain controller to a domain member. You must uninstall SQL Server before you change the host computer to a domain member.

- ^ «Exchange Server Analyzer». TechNet. Microsoft. Retrieved 5 February 2014.

Running SQL Server on the same computer as a production Exchange mailbox server is not recommended.

- ^ «Running Domain Controllers in Hyper-V». TechNet. Microsoft. Planning to Virtualize Domain Controllers. Retrieved 5 February 2014.

You should attempt to avoid creating potential single points of failure when you plan your virtual domain controller deployment.frank

- ^ a b efleis (8 June 2006). «Large AD database? Probably not this large». Blogs.technet.com. Archived from the original on 17 August 2009. Retrieved 20 November 2011.

- ^ Berkouwer, Sander. «Active Directory basics». Veeam Software.

- ^

Active Directory Service Interfaces, Microsoft - ^ «Domain and Forest Trusts Technical Reference». Microsoft Corporation. 28 March 2003.

Trusts enable […] authentication and […] sharing resources across domains or forests

- ^ «Domain and Forest Trusts Work». Microsoft Corporation. 11 December 2012. Retrieved 29 January 2013.

Defines several kinds of trusts. (automatic, shortcut, forest, realm, external)

- ^ «Privileged Access Management for Active Directory Domain Services». docs.microsoft.com.

- ^ «TechNet Wiki». social.technet.microsoft.com.

- ^ a b Edge, Charles S., Jr; Smith, Zack; Hunter, Beau (2009). «Chapter 3: Active Directory». Enterprise Mac Administrator’s Guide. New York City: Apress. ISBN 978-1-4302-2443-3.

- ^ «Samba 4.0.0 Available for Download». SambaPeople. SAMBA Project. Archived from the original on 15 November 2010. Retrieved 9 August 2016.

- ^ «The great DRS success!». SambaPeople. SAMBA Project. 5 October 2009. Archived from the original on 13 October 2009. Retrieved 2 November 2009.

- ^ «RFC 2307bis». Archived from the original on 27 September 2011. Retrieved 20 November 2011.

- ^ «Active Directory Administration with Windows PowerShell». Microsoft. Retrieved 7 June 2011.

- ^ «Using Scripts to Search Active Directory». Microsoft. Retrieved 22 May 2012.

- ^ «ITAdminTools Perl Scripts Repository». ITAdminTools.com. Retrieved 22 May 2012.

- ^ «Win32::OLE». Perl Open-Source Community. Retrieved 22 May 2012.

- ^ «Introducing AWS Directory Service for Microsoft Active Directory (Standard Edition)». Amazon Web Services. 24 October 2017.

External links[edit]

- Microsoft Technet: White paper: Active Directory Architecture (Single technical document that gives an overview about Active Directory.)

- Microsoft Technet: Detailed description of Active Directory on Windows Server 2003

- Microsoft MSDN Library: [MS-ADTS]: Active Directory Technical Specification (part of the Microsoft Open Specification Promise)

- Active Directory Application Mode (ADAM)

- Microsoft MSDN: [AD-LDS]: Active Directory Lightweight Directory Services

- Microsoft TechNet: [AD-LDS]: Active Directory Lightweight Directory Services

- Microsoft MSDN: Active Directory Schema

- Microsoft TechNet: Understanding Schema

- Microsoft TechNet Magazine: Extending the Active Directory Schema

- Microsoft MSDN: Active Directory Certificate Services

- Microsoft TechNet: Active Directory Certificate Services

Обновлено 27.04.2022

Введение в основные понятия Active Directory

🛠Служба Active Directory — Расширяемая и масштабируемая служба каталогов Active Directory ( Активный каталог) позволяет эффективно управлять сетевыми ресурсами.

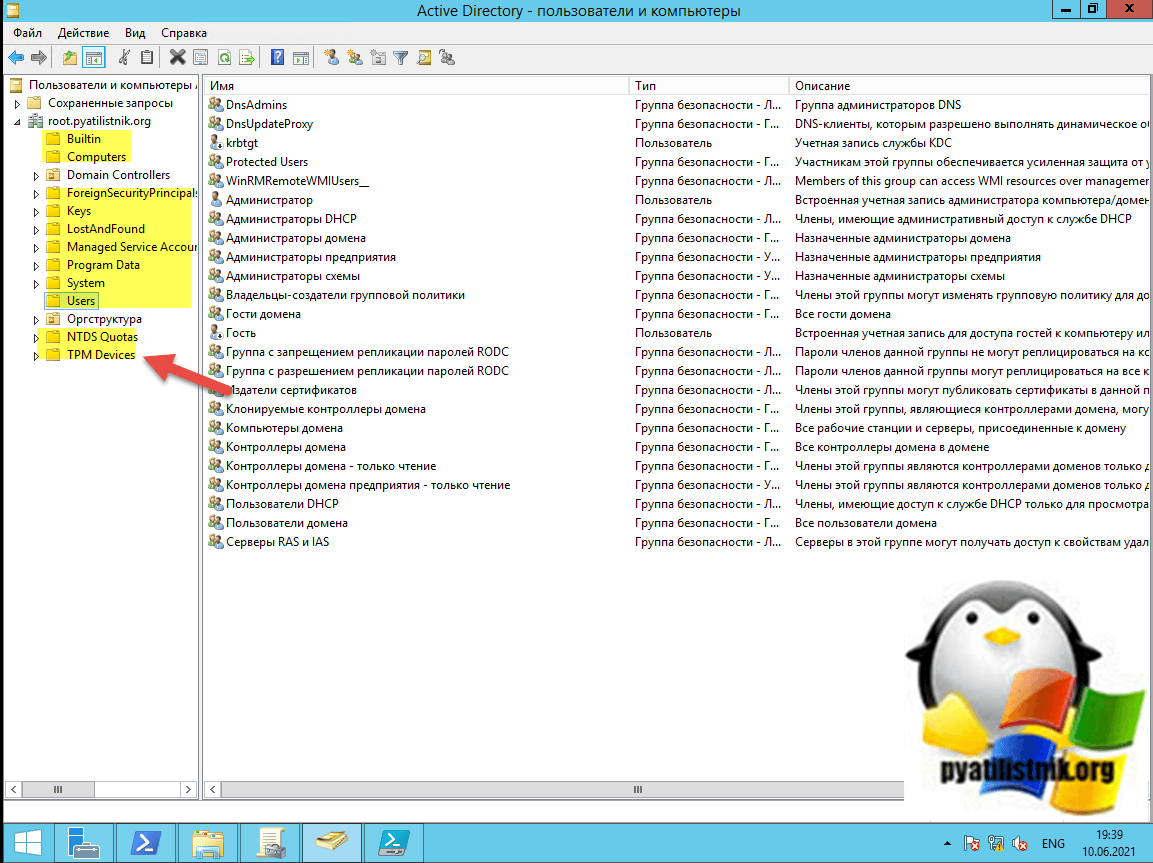

Active Directory — это иерархически организованное хранилище данных об объектах сети, обеспечивающее удобные средства для поиска и использования этих данных. Компьютер, на котором работает Active Directory, называется контроллером домена. С Active Directory связаны практически все административные задачи.

Технология Active Directory основана на стандартных Интернет — протоколах и помогает четко определять структуру сети, более детально как развернуть с нуля домен Active Directory читайте тут.

📔Что такое Active Directory и DNS

В Active Directory используется доменная система имен.

Domen Name System, (DNS) — стандартная служба Интернета, организующая группы компьютеров в домены. Домены DNS имеют иерархическую структуру, которая составляет основу Интернета. Разные уровни этой иерархии идентифицируют компьютеры, домены организаций и домены верхнего уровня. DNS также служит для преобразования имен узлов, например zeta.webatwork.com, в численные IP-адреса, например 192.168.19.2. Средствами DNS иерархию доменов Active Directory можно вписать в пространство Интернета или оставить самостоятельной и изолированной от внешнего доступа.

Для доступа к ресурсам в домене применяется полное имя узла, например zeta.webatwork.com. Здесь zeta — имя индивидуального компьютера, webatwork — домен организации, a com — домен верхнего уровня. Домены верхнего уровня составляют фундамент иерархии DNS и потому называются корневыми доменами (root domains). Они организованы географически, с названиями на основе двухбуквенных кодов стран (ru для России), по типу организации (сот для коммерческих организаций) и по назначению (mil для военных организаций).

Обычные домены, например microsoft.com, называются родительскими (parent domain), поскольку они образуют основу организационной структуры. Родительские домены можно разделить на поддомены разных отделений или удаленных филиалов. Например, полное имя компьютера в офисе Microsoft в Сиэтле может быть jacob.seattle.microsoft.com, где jacob — имя компьютера, sealtle — поддомен, а microsoft.com — родительский домен. Другое название поддомена — дочерний домен (child domain).

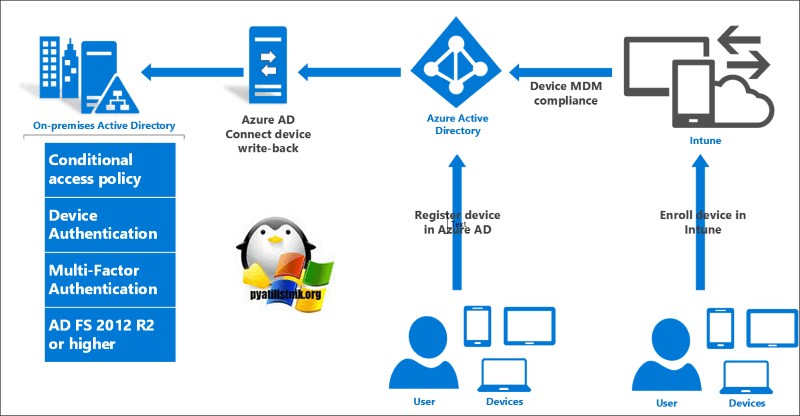

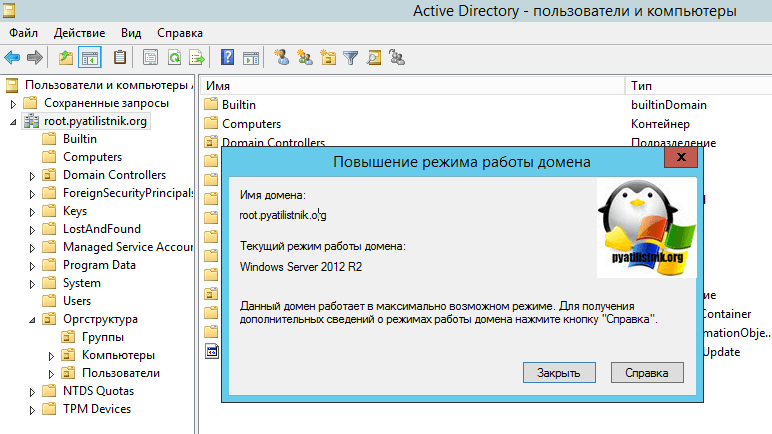

📔Облачная и наземная Active Directory

Сейчас в 2022 году уже ни кого не удивишь словом облако или облачный сервис и это нормально. И так классическая установка Active Directory называется «on-premise» по простому локальная AD, это когда все контроллеры домена располагаются у вас, это может быть как локальные сервера, так и мощности арендованные в цоде. Облачная Active Directory — это Azure AD.