ВВЕДЕНИЕ

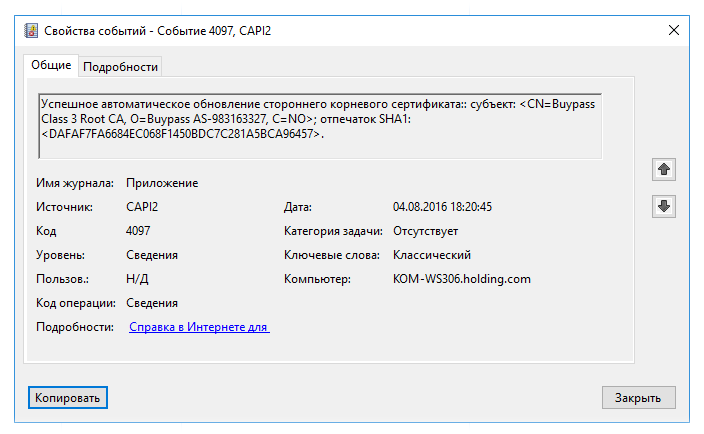

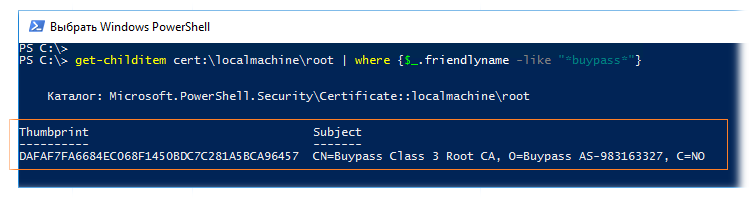

Доступно автоматическое обновление отозванных сертификатов для систем Windows Vista, Windows Server 2008, Windows 7 и Windows Server 2008 R2 Это обновление расширяет существующую технологию автоматического обновления корневых сертификатов в Windows Vista и Windows 7, позволяющую явно помечать скомпрометированные или ненадежные сертификаты как недоверенные.

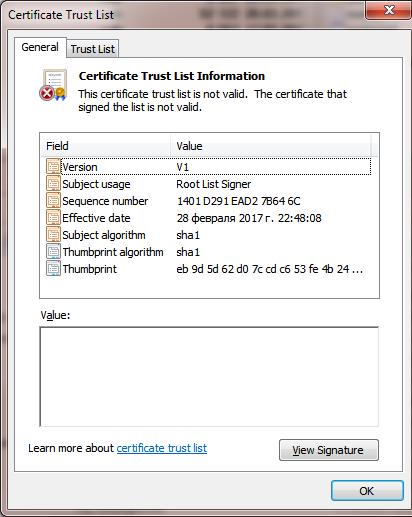

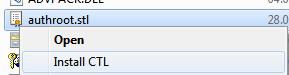

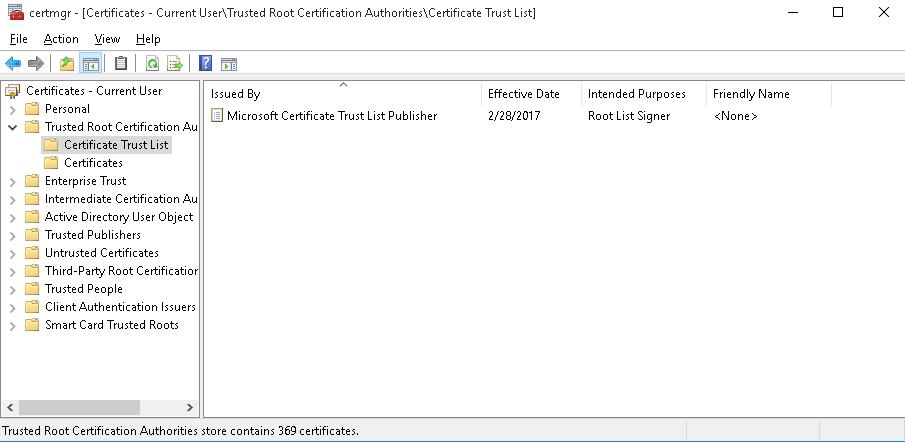

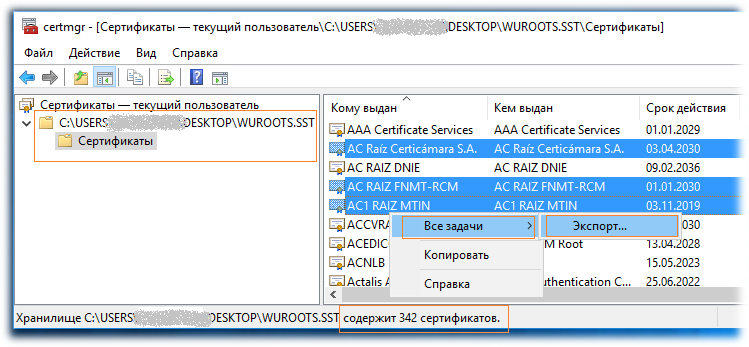

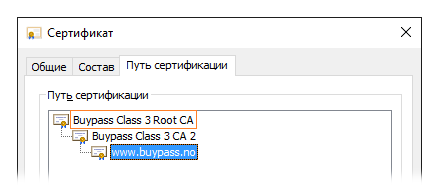

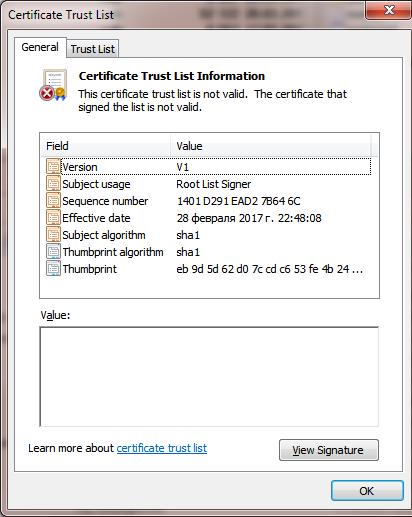

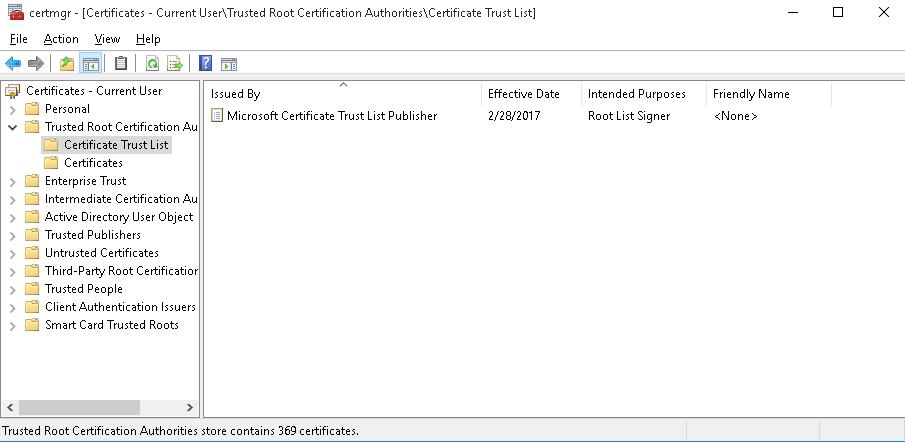

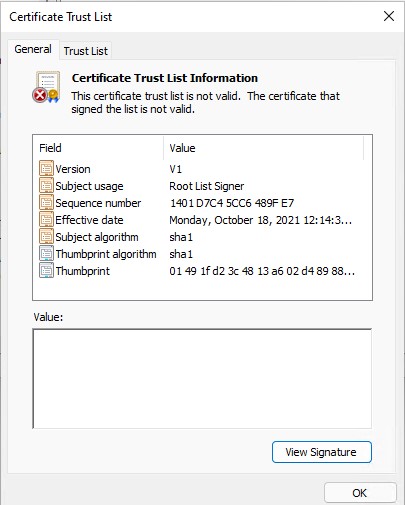

Список доверия сертификатов — это заданный список элементов, подписанных надежной организацией. Все элементы в списке проверяются и утверждаются надежной организацией. Это обновление расширяет существующую функциональность, добавляя известные недоверенные сертификаты в хранилище недоверенных сертификатов, используя список доверия сертификатов с их открытыми ключами или хэшами сигнатуры. После установки этого обновления пользователи могут быстро автоматически обновлять недоверенные сертификаты.

Пользователи автономных систем не смогут воспользоваться этим улучшением. Им по-прежнему потребуется устанавливать обновления корневых сертификатов при их выходе. См. раздел «Дополнительные сведения».

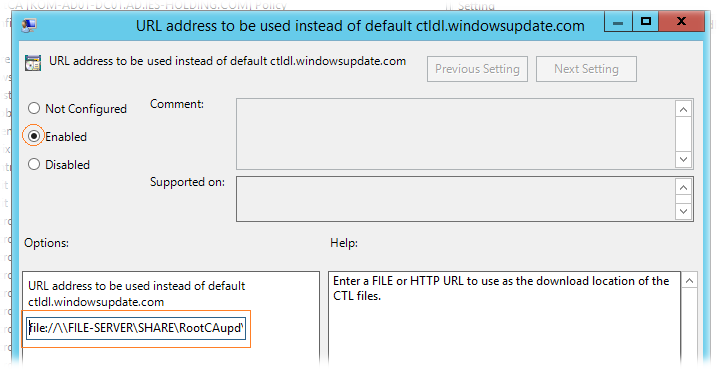

В рамках этого обновления изменены URL-адреса Центра обновления Windows для загрузки списков доверенных и недоверенных сертификатов. Это может вызвать проблемы на предприятиях, зафиксировавших эти адреса в исключениях брандмауэра.

К ним относятся:

Дополнительная информация

Пользователи автономных систем могут устанавливать это обновление, однако они не смогут использовать его преимущества. Фактически, установка этого обновления может привести к сбоям запусков служб сразу же после перезапуска сервера. В службах, выполняющих задачи подтверждения сертификатов, во время запуска может возникать увеличенная задержка при попытке получения по сети надежных и ненадежных списков доверия сертификатов из Центра обновления Windows.

Если ваши компьютеры работают под управлением Windows Vista, Windows 7, Windows Server 2008 или Windows Server 2008 R2 и на них используется средство автоматического обновления отозванных сертификатов (если установлено обновление из статьи базы знаний 2677070 или KB 2813430), дочитайте этот раздел и просмотрите статью базы знаний Майкрософт2813430 для получения подробных сведений. Пользователям не нужно ничего делать — защита этих компьютеров выполняется автоматически.

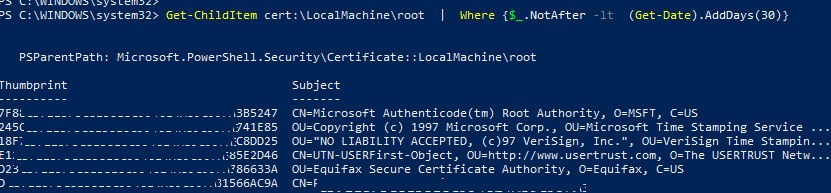

Если система не имеет доступа к Центру обновления Windows, так как она не подключена к Интернету, или правила брандмауэра блокируют Центр обновления Windows, то время ожидания получения по сети истечет, прежде чем служба сможет продолжить свою процедуру запуска. В некоторых случаях это время ожидания получения по сети может превышать время ожидания запуска службы в 30 секунд. Если после 30 секунд служба не может сообщить, что запуск завершен, то диспетчер служб (SCM) останавливает эту службу.

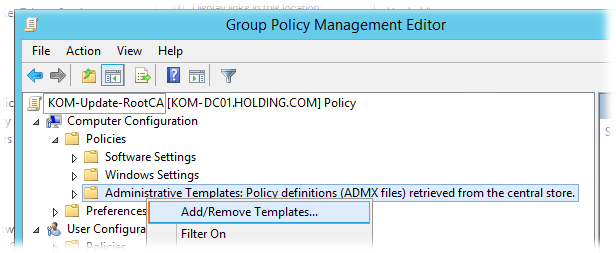

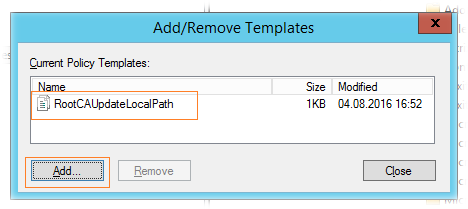

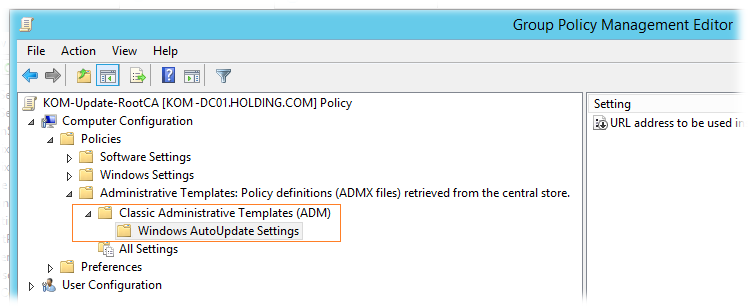

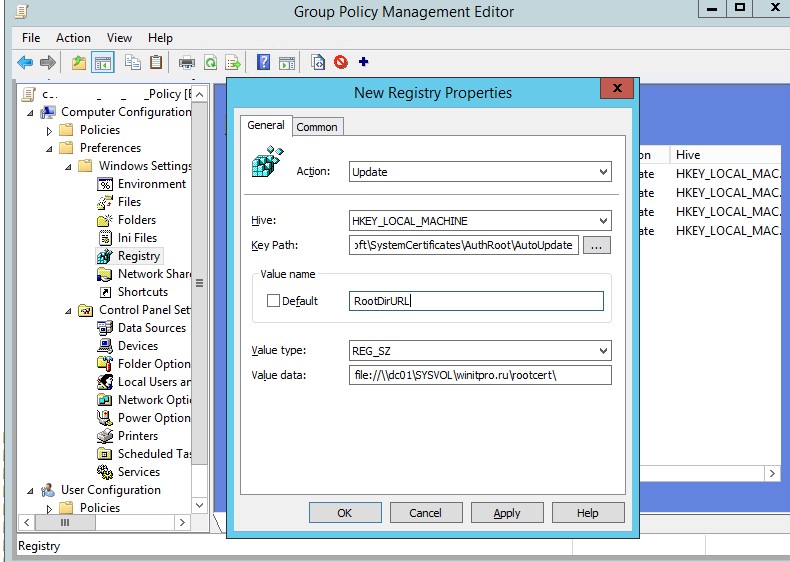

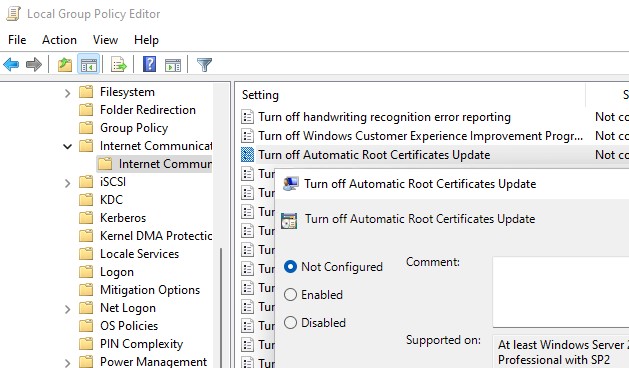

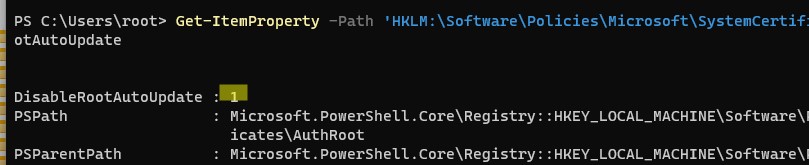

Если не удается избежать этого обновления в автономных системах, то можно отключить получение по сети надежных и ненадежных списков доверия сертификатов. Для этого отключите автоматическое обновление корневых сертификатов с помощью параметров групповой политики. Чтобы отключить автоматическое обновление корневых сертификатов с помощью параметров групповой политики, выполните следующие действия.

-

Создайте групповую политику или измените существующую в редакторе локальных групповых политик.

-

В редакторе локальных групповых политик дважды щелкните элемент Политики в узле Конфигурация компьютера.

-

Последовательно дважды щелкните элементы Конфигурация Windows, Параметры безопасности и Политики открытого ключа.

-

Дважды щелкните в области сведений элемент Параметры подтверждения пути сертификата.

-

Перейдите на вкладку Получение по сети, установите флажок Определить следующие параметры политики и снимите флажок Автоматически обновлять сертификаты в программе корневых сертификатов Microsoft (рекомендуется).

-

Нажмите кнопку ОК и закройте редактор локальных групповых политик.

После внесения данного изменения автоматическое обновление корневых сертификатов будет отключено в тех системах, к которым применяется эта политика. Рекомендуется применять эту политику только к тем системам, которые не имеют доступа к Интернету или которым правила брандмауэра запрещают доступ к Центру обновления Windows.

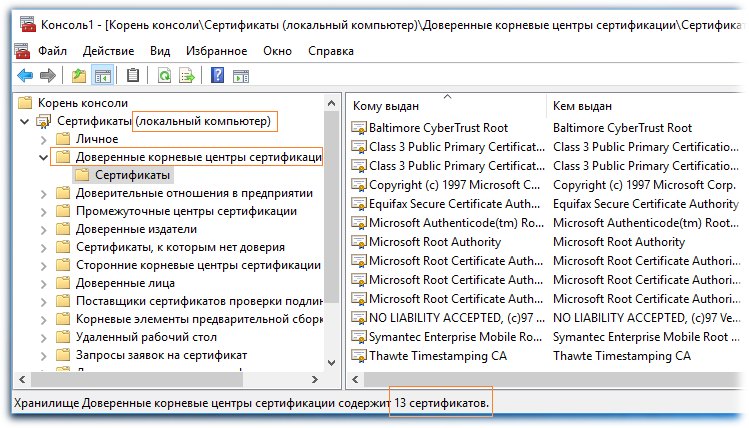

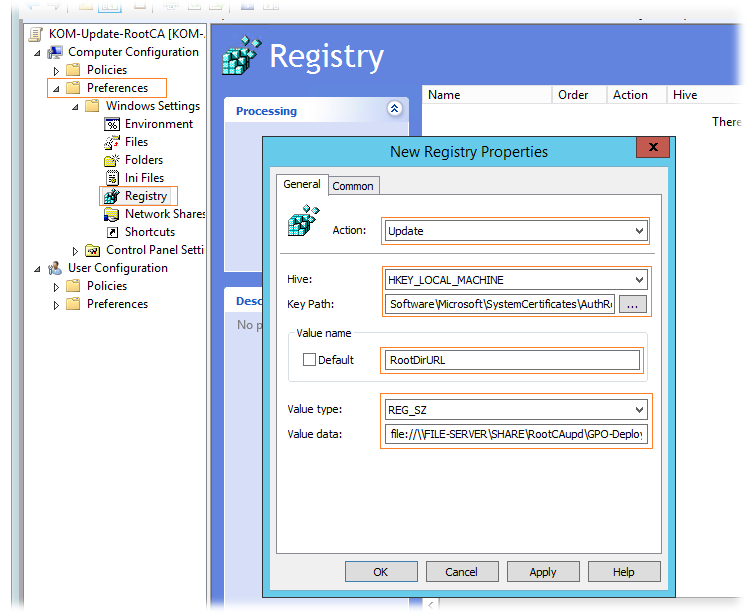

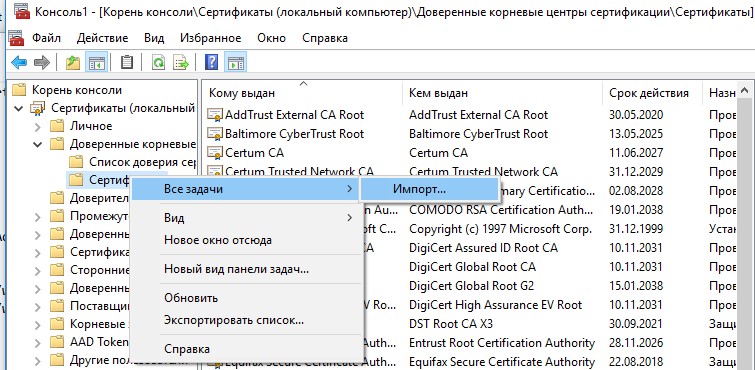

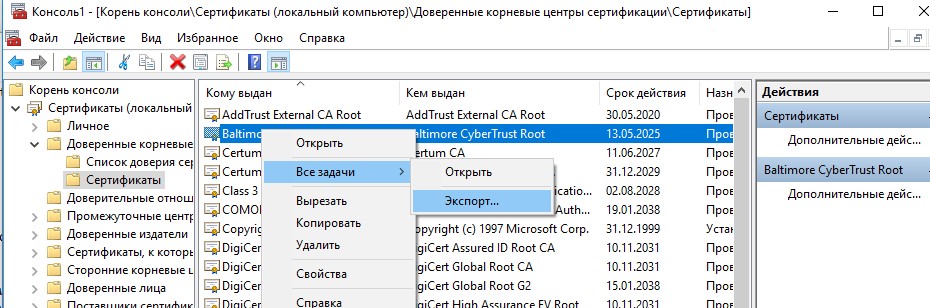

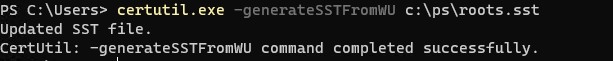

Если автоматическое обновление корневых сертификатов отключено, то администраторы должны вручную управлять корневыми сертификатами, которым доверяет Windows. Доверенные корневые сертификаты можно распространять на компьютеры под управлением Windows с помощью групповой политики. Дополнительные сведения об управлении корневыми сертификатами, которым доверяет Windows, см. на следующем веб-сайте Майкрософт:

http://technet.microsoft.com/ru-ru/library/cc754841.aspxДополнительные сведения о проверке доверия сертификатов в Windows см. на следующей веб-странице Майкрософт:

931125

Участники программы корневых сертификатов Windows

Сведения о замещении обновления

Это обновление пришло на смену следующему обновлению:

2603469 Резервное копирование состояния системы не содержит закрытых ключей центра сертификации в Windows Server 2008 или Windows Server 2008 R2

Сведения о скачивании

Указанные ниже файлы можно скачать с веб-сайта Центра загрузки Майкрософт.

Для всех поддерживаемых 32-разрядных (x86) версий Windows Vista

Загрузить пакет Windows6.0-KB2677070-x86.msu.

Для всех поддерживаемых 64-разрядных (x64) версий Windows Vista

Загрузить пакет Windows6.0-KB2677070-x64.msu.

Для всех поддерживаемых 32-разрядных (x86) версий Windows Server 2008

Загрузить пакет Windows6.0-KB2677070-x86.msu.

Для всех поддерживаемых 64-разрядных (x64) версий Windows Server 2008

Загрузить пакет Windows6.0-KB2677070-x64.

Для всех поддерживаемых версий Windows Server 2008 с архитектурой IA-64

Загрузить пакет Windows6.0-KB2677070-ia64.msu.

Для всех поддерживаемых 32-разрядных (х86) версий Windows 7

Загрузить пакет Windows6.1-KB2677070-x86.msu.

Для всех поддерживаемых 64-разрядных (x64) версий Windows 7

Загрузить пакет Windows6.1-KB2677070-x64.msu.

Для всех поддерживаемых 64-разрядных (x64) версий Windows Server 2008 R2

Загрузить пакет Windows6.1-KB2677070-x64.msu.

Для всех поддерживаемых 64-разрядных (IA-64) версий Windows Server 2008 R2

119591 Как загрузить файлы поддержки Microsoft из Интернета Корпорация Майкрософт проверила этот файл на наличие вирусов. Корпорация Майкрософт использовала последнее на момент публикации файла программное обеспечение для обнаружения вирусов. Файл хранится на защищенных серверах, которые предотвращают его несанкционированное изменение.

СВЕДЕНИЯ О ФАЙЛАХ

Английская версия (США) данного обновления программного обеспечения устанавливает файлы, указанные в приведенных ниже таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются с учетом часового пояса и перехода на летнее время. Кроме того, при выполнении определенных операций с файлами даты и время могут изменяться.

Сведения о файлах для Windows Vista и Windows Server 2008

-

Файлы, относящиеся к определенному продукту, этапу разработки (SPn) и направлению поддержки (LDR, GDR), можно определить по номерам версий, указанным в приведенной ниже таблице.

Версия

Продукт

Этап разработки

Направление поддержки

6.0.6002.18xxx

Windows Vista с пакетом обновления 2 (SP2) и Windows Server 2008 с пакетом обновления 2 (SP2)

SP2

GDR

6.0.6002.22xxx

Windows Vista с пакетом обновления 2 (SP2) и Windows Server 2008 с пакетом обновления 2 (SP2)

SP2

LDR

-

В направление поддержки GDR входят только общедоступные исправления, которые предназначены для устранения часто встречающихся критических проблем. В направление поддержки LDR, помимо общедоступных, входят дополнительные исправления.

|

File name |

File version |

File size |

Date |

Time |

Platform |

|---|---|---|---|---|---|

|

Crypt32.dll.mui |

6.0.6002.18618 |

32,768 |

23-Apr-2012 |

17:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

41,472 |

23-Apr-2012 |

18:15 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

19:05 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

19:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,936 |

23-Apr-2012 |

18:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

40,960 |

23-Apr-2012 |

19:08 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

34,304 |

23-Apr-2012 |

16:13 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

41,984 |

23-Apr-2012 |

18:53 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

34,816 |

23-Apr-2012 |

19:22 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

36,352 |

23-Apr-2012 |

19:13 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

43,008 |

23-Apr-2012 |

18:19 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

32,768 |

23-Apr-2012 |

18:29 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

17:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

18:29 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

18:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

26,112 |

23-Apr-2012 |

18:15 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

25,600 |

23-Apr-2012 |

17:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

18:15 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

18:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

35,840 |

23-Apr-2012 |

19:22 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

38,400 |

23-Apr-2012 |

18:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

18:20 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

41,472 |

23-Apr-2012 |

19:05 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,936 |

23-Apr-2012 |

18:56 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,376 |

23-Apr-2012 |

18:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

17:46 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

40,448 |

23-Apr-2012 |

19:18 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

19:03 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,376 |

23-Apr-2012 |

19:11 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

38,400 |

23-Apr-2012 |

19:20 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

36,864 |

23-Apr-2012 |

19:03 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

35,328 |

23-Apr-2012 |

18:15 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

18:52 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

23,552 |

23-Apr-2012 |

17:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

23,552 |

23-Apr-2012 |

19:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

32,768 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

41,472 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:56 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,936 |

23-Apr-2012 |

16:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

40,960 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

34,304 |

23-Apr-2012 |

15:00 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

41,984 |

23-Apr-2012 |

17:02 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

34,816 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

36,352 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

43,008 |

23-Apr-2012 |

17:57 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

32,768 |

23-Apr-2012 |

16:14 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

16:14 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

16:14 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

26,112 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

25,600 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

35,840 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

38,400 |

23-Apr-2012 |

17:02 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

17:03 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

41,472 |

23-Apr-2012 |

16:17 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,936 |

23-Apr-2012 |

17:56 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,376 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

40,448 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,376 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

38,400 |

23-Apr-2012 |

17:02 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

36,864 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

35,328 |

23-Apr-2012 |

17:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

23,552 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

23,552 |

23-Apr-2012 |

16:25 |

Not Applicable |

|

Crypt32.dll |

6.0.6002.18618 |

984,064 |

23-Apr-2012 |

16:00 |

x86 |

|

Crypt32.dll |

6.0.6002.22840 |

984,064 |

23-Apr-2012 |

14:48 |

x86 |

|

Cryptnet.dll |

6.0.6002.18618 |

98,304 |

23-Apr-2012 |

16:00 |

x86 |

|

Cryptnet.dll |

6.0.6002.22840 |

98,304 |

23-Apr-2012 |

14:48 |

x86 |

|

Cryptsvc.dll |

6.0.6002.18618 |

133,120 |

23-Apr-2012 |

16:00 |

x86 |

|

Cryptsvc.dll |

6.0.6002.22840 |

135,168 |

23-Apr-2012 |

14:48 |

x86 |

|

File name |

File version |

File size |

Date |

Time |

Platform |

|---|---|---|---|---|---|

|

Crypt32.dll.mui |

6.0.6002.18618 |

32,256 |

23-Apr-2012 |

19:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

40,960 |

23-Apr-2012 |

18:32 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,376 |

23-Apr-2012 |

17:48 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,376 |

23-Apr-2012 |

19:30 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

18:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

40,448 |

23-Apr-2012 |

18:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

33,792 |

23-Apr-2012 |

16:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

41,472 |

23-Apr-2012 |

17:46 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

34,304 |

23-Apr-2012 |

19:32 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

35,840 |

23-Apr-2012 |

20:11 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

42,496 |

23-Apr-2012 |

18:47 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

32,256 |

23-Apr-2012 |

19:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,376 |

23-Apr-2012 |

18:51 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

38,912 |

23-Apr-2012 |

17:53 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

38,912 |

23-Apr-2012 |

17:51 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

25,600 |

23-Apr-2012 |

20:11 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

25,088 |

23-Apr-2012 |

19:26 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

38,912 |

23-Apr-2012 |

18:46 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,376 |

23-Apr-2012 |

18:45 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

35,328 |

23-Apr-2012 |

17:45 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

18:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

38,912 |

23-Apr-2012 |

18:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

40,960 |

23-Apr-2012 |

18:55 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

19:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

36,864 |

23-Apr-2012 |

19:21 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,376 |

23-Apr-2012 |

19:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,936 |

23-Apr-2012 |

17:44 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

38,912 |

23-Apr-2012 |

17:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

36,864 |

23-Apr-2012 |

18:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

19:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

36,352 |

23-Apr-2012 |

18:27 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

34,816 |

23-Apr-2012 |

20:11 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,376 |

23-Apr-2012 |

18:27 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

23,040 |

23-Apr-2012 |

18:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

23,040 |

23-Apr-2012 |

18:10 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

32,256 |

23-Apr-2012 |

16:43 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

40,960 |

23-Apr-2012 |

18:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,376 |

23-Apr-2012 |

18:18 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,376 |

23-Apr-2012 |

18:47 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

16:56 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

40,448 |

23-Apr-2012 |

18:47 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

33,792 |

23-Apr-2012 |

15:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

41,472 |

23-Apr-2012 |

18:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

34,304 |

23-Apr-2012 |

17:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

35,840 |

23-Apr-2012 |

18:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

42,496 |

23-Apr-2012 |

18:21 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

32,256 |

23-Apr-2012 |

17:08 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,376 |

23-Apr-2012 |

18:00 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

38,912 |

23-Apr-2012 |

16:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

38,912 |

23-Apr-2012 |

16:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

25,600 |

23-Apr-2012 |

17:10 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

25,088 |

23-Apr-2012 |

17:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

38,912 |

23-Apr-2012 |

17:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,376 |

23-Apr-2012 |

18:43 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

35,328 |

23-Apr-2012 |

18:46 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

18:55 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

38,912 |

23-Apr-2012 |

16:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

40,960 |

23-Apr-2012 |

16:51 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

18:04 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

36,864 |

23-Apr-2012 |

17:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,376 |

23-Apr-2012 |

16:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,936 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

38,912 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

36,864 |

23-Apr-2012 |

18:47 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

18:47 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

36,352 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

34,816 |

23-Apr-2012 |

18:12 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,376 |

23-Apr-2012 |

18:04 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

23,040 |

23-Apr-2012 |

17:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

23,040 |

23-Apr-2012 |

18:45 |

Not Applicable |

|

Crypt32.dll |

6.0.6002.18618 |

1,267,200 |

23-Apr-2012 |

16:25 |

x64 |

|

Crypt32.dll |

6.0.6002.22840 |

1,267,712 |

23-Apr-2012 |

15:24 |

x64 |

|

Cryptnet.dll |

6.0.6002.18618 |

132,096 |

23-Apr-2012 |

16:25 |

x64 |

|

Cryptnet.dll |

6.0.6002.22840 |

132,096 |

23-Apr-2012 |

15:25 |

x64 |

|

Cryptsvc.dll |

6.0.6002.18618 |

174,592 |

23-Apr-2012 |

16:25 |

x64 |

|

Cryptsvc.dll |

6.0.6002.22840 |

177,664 |

23-Apr-2012 |

15:25 |

x64 |

|

Crypt32.dll.mui |

6.0.6002.18618 |

32,768 |

23-Apr-2012 |

17:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

41,472 |

23-Apr-2012 |

18:15 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

19:05 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

19:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,936 |

23-Apr-2012 |

18:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

40,960 |

23-Apr-2012 |

19:08 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

34,304 |

23-Apr-2012 |

16:13 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

41,984 |

23-Apr-2012 |

18:53 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

34,816 |

23-Apr-2012 |

19:22 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

36,352 |

23-Apr-2012 |

19:13 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

43,008 |

23-Apr-2012 |

18:19 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

32,768 |

23-Apr-2012 |

18:29 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

17:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

18:29 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

18:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

26,112 |

23-Apr-2012 |

18:15 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

25,600 |

23-Apr-2012 |

17:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

18:15 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

18:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

35,840 |

23-Apr-2012 |

19:22 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

38,400 |

23-Apr-2012 |

18:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

18:20 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

41,472 |

23-Apr-2012 |

19:05 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,936 |

23-Apr-2012 |

18:56 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,376 |

23-Apr-2012 |

18:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

17:46 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

40,448 |

23-Apr-2012 |

19:18 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

19:03 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,376 |

23-Apr-2012 |

19:11 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

38,400 |

23-Apr-2012 |

19:20 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

36,864 |

23-Apr-2012 |

19:03 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

35,328 |

23-Apr-2012 |

18:15 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

37,888 |

23-Apr-2012 |

18:52 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

23,552 |

23-Apr-2012 |

17:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

23,552 |

23-Apr-2012 |

19:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

32,768 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

41,472 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:56 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,936 |

23-Apr-2012 |

16:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

40,960 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

34,304 |

23-Apr-2012 |

15:00 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

41,984 |

23-Apr-2012 |

17:02 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

34,816 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

36,352 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

43,008 |

23-Apr-2012 |

17:57 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

32,768 |

23-Apr-2012 |

16:14 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

16:14 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

16:14 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

26,112 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

25,600 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

35,840 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

38,400 |

23-Apr-2012 |

17:02 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

17:03 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

41,472 |

23-Apr-2012 |

16:17 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,936 |

23-Apr-2012 |

17:56 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,376 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

40,448 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,376 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

38,400 |

23-Apr-2012 |

17:02 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

36,864 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

35,328 |

23-Apr-2012 |

17:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

37,888 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

23,552 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

23,552 |

23-Apr-2012 |

16:25 |

Not Applicable |

|

Crypt32.dll |

6.0.6002.18618 |

984,064 |

23-Apr-2012 |

16:00 |

x86 |

|

Crypt32.dll |

6.0.6002.22840 |

984,064 |

23-Apr-2012 |

14:48 |

x86 |

|

Cryptnet.dll |

6.0.6002.18618 |

98,304 |

23-Apr-2012 |

16:00 |

x86 |

|

Cryptnet.dll |

6.0.6002.22840 |

98,304 |

23-Apr-2012 |

14:48 |

x86 |

|

Cryptsvc.dll |

6.0.6002.18618 |

133,120 |

23-Apr-2012 |

16:00 |

x86 |

|

Cryptsvc.dll |

6.0.6002.22840 |

135,168 |

23-Apr-2012 |

14:48 |

x86 |

|

File name |

File version |

File size |

Date |

Time |

Platform |

|---|---|---|---|---|---|

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,424 |

23-Apr-2012 |

18:14 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

33,792 |

23-Apr-2012 |

15:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

42,496 |

23-Apr-2012 |

18:30 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

25,600 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

25,088 |

23-Apr-2012 |

18:09 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

23,040 |

23-Apr-2012 |

18:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

23,040 |

23-Apr-2012 |

17:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,424 |

23-Apr-2012 |

16:17 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

33,792 |

23-Apr-2012 |

14:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

42,496 |

23-Apr-2012 |

16:17 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

25,600 |

23-Apr-2012 |

16:36 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

25,088 |

23-Apr-2012 |

16:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

23,040 |

23-Apr-2012 |

16:14 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

23,040 |

23-Apr-2012 |

16:44 |

Not Applicable |

|

Crypt32.dll |

6.0.6002.18618 |

2,387,968 |

23-Apr-2012 |

15:37 |

IA-64 |

|

Crypt32.dll |

6.0.6002.22840 |

2,387,968 |

23-Apr-2012 |

14:15 |

IA-64 |

|

Cryptnet.dll |

6.0.6002.18618 |

250,880 |

23-Apr-2012 |

15:37 |

IA-64 |

|

Cryptnet.dll |

6.0.6002.22840 |

250,880 |

23-Apr-2012 |

14:15 |

IA-64 |

|

Cryptsvc.dll |

6.0.6002.18618 |

354,816 |

23-Apr-2012 |

15:37 |

IA-64 |

|

Cryptsvc.dll |

6.0.6002.22840 |

359,424 |

23-Apr-2012 |

14:15 |

IA-64 |

|

Crypt32.dll.mui |

6.0.6002.18618 |

39,936 |

23-Apr-2012 |

18:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

34,304 |

23-Apr-2012 |

16:13 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

43,008 |

23-Apr-2012 |

18:19 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

26,112 |

23-Apr-2012 |

18:15 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

25,600 |

23-Apr-2012 |

17:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

23,552 |

23-Apr-2012 |

17:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.18618 |

23,552 |

23-Apr-2012 |

19:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

39,936 |

23-Apr-2012 |

16:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

34,304 |

23-Apr-2012 |

15:00 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

43,008 |

23-Apr-2012 |

17:57 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

26,112 |

23-Apr-2012 |

17:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

25,600 |

23-Apr-2012 |

17:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

23,552 |

23-Apr-2012 |

17:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.0.6002.22840 |

23,552 |

23-Apr-2012 |

16:25 |

Not Applicable |

|

Crypt32.dll |

6.0.6002.18618 |

984,064 |

23-Apr-2012 |

16:00 |

x86 |

|

Crypt32.dll |

6.0.6002.22840 |

984,064 |

23-Apr-2012 |

14:48 |

x86 |

|

Cryptnet.dll |

6.0.6002.18618 |

98,304 |

23-Apr-2012 |

16:00 |

x86 |

|

Cryptnet.dll |

6.0.6002.22840 |

98,304 |

23-Apr-2012 |

14:48 |

x86 |

|

Cryptsvc.dll |

6.0.6002.18618 |

133,120 |

23-Apr-2012 |

16:00 |

x86 |

|

Cryptsvc.dll |

6.0.6002.22840 |

135,168 |

23-Apr-2012 |

14:48 |

x86 |

Сведения о файлах для Windows 7 и Windows Server 2008 R2

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) или направлению поддержки (LDR, GDR), можно определить по номерам версий, указанным в приведенной ниже таблице.

Версия

Продукт

Этап разработки

Направление поддержки

6.1.7600.16xxx

Windows 7 и Windows Server 2008 R2

RTM

GDR

6.1.7600.20xxx

Windows 7 и Windows Server 2008 R2

RTM

LDR

6.1.7601.17xxx

Windows 7 и Windows Server 2008 R2

SP1

GDR

6.1.7601.21xxx

Windows 7 и Windows Server 2008 R2

SP1

LDR

-

В направление поддержки GDR входят только общедоступные исправления, которые предназначены для устранения часто встречающихся критических проблем. В направление поддержки LDR, помимо общедоступных, входят дополнительные исправления.

|

File name |

File version |

File size |

Date |

Time |

Platform |

|---|---|---|---|---|---|

|

Crypt32.dll.mui |

6.1.7600.17008 |

32,768 |

24-Apr-2012 |

06:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

41,472 |

24-Apr-2012 |

06:55 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,888 |

24-Apr-2012 |

07:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,888 |

24-Apr-2012 |

06:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,936 |

24-Apr-2012 |

04:57 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

40,960 |

24-Apr-2012 |

06:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

34,304 |

24-Apr-2012 |

04:46 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

41,472 |

24-Apr-2012 |

06:45 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

34,304 |

24-Apr-2012 |

06:43 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

36,352 |

24-Apr-2012 |

06:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

43,008 |

24-Apr-2012 |

04:59 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

32,768 |

24-Apr-2012 |

06:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,888 |

24-Apr-2012 |

06:55 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,424 |

24-Apr-2012 |

07:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

38,912 |

24-Apr-2012 |

07:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

26,112 |

24-Apr-2012 |

05:54 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

25,600 |

24-Apr-2012 |

05:46 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,424 |

24-Apr-2012 |

06:43 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,888 |

24-Apr-2012 |

06:43 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

35,840 |

24-Apr-2012 |

06:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

38,912 |

24-Apr-2012 |

07:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,424 |

24-Apr-2012 |

07:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

40,960 |

24-Apr-2012 |

06:45 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,936 |

24-Apr-2012 |

07:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,376 |

24-Apr-2012 |

06:55 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

38,400 |

24-Apr-2012 |

06:43 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

40,448 |

24-Apr-2012 |

06:55 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,424 |

24-Apr-2012 |

06:55 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,376 |

24-Apr-2012 |

06:55 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

38,400 |

24-Apr-2012 |

07:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

36,352 |

24-Apr-2012 |

06:42 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

34,816 |

24-Apr-2012 |

07:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

38,400 |

24-Apr-2012 |

06:55 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

23,040 |

24-Apr-2012 |

05:46 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

23,552 |

24-Apr-2012 |

05:46 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

32,768 |

24-Apr-2012 |

06:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

41,472 |

24-Apr-2012 |

06:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,888 |

24-Apr-2012 |

06:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,888 |

24-Apr-2012 |

06:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,936 |

24-Apr-2012 |

04:45 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

40,960 |

24-Apr-2012 |

06:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

34,304 |

24-Apr-2012 |

04:47 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

41,472 |

24-Apr-2012 |

06:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

34,304 |

24-Apr-2012 |

06:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

36,352 |

24-Apr-2012 |

06:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

43,008 |

24-Apr-2012 |

04:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

32,768 |

24-Apr-2012 |

06:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,888 |

24-Apr-2012 |

06:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,424 |

24-Apr-2012 |

06:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

38,912 |

24-Apr-2012 |

06:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

26,112 |

24-Apr-2012 |

05:44 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

25,600 |

24-Apr-2012 |

05:36 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,424 |

24-Apr-2012 |

06:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,888 |

24-Apr-2012 |

06:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

35,840 |

24-Apr-2012 |

06:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

38,912 |

24-Apr-2012 |

06:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,424 |

24-Apr-2012 |

06:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

40,960 |

24-Apr-2012 |

06:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,936 |

24-Apr-2012 |

06:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,376 |

24-Apr-2012 |

06:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

38,400 |

24-Apr-2012 |

06:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

40,448 |

24-Apr-2012 |

06:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,424 |

24-Apr-2012 |

06:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,376 |

24-Apr-2012 |

06:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

38,400 |

24-Apr-2012 |

06:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

36,352 |

24-Apr-2012 |

06:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

34,816 |

24-Apr-2012 |

06:50 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

38,400 |

24-Apr-2012 |

06:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

23,040 |

24-Apr-2012 |

05:44 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

23,552 |

24-Apr-2012 |

05:44 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

32,768 |

24-Apr-2012 |

06:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

41,472 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,888 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,888 |

24-Apr-2012 |

06:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,936 |

24-Apr-2012 |

04:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

40,960 |

24-Apr-2012 |

06:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

34,304 |

24-Apr-2012 |

04:48 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

41,472 |

24-Apr-2012 |

06:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

34,304 |

24-Apr-2012 |

06:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

36,352 |

24-Apr-2012 |

06:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

43,008 |

24-Apr-2012 |

04:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

32,768 |

24-Apr-2012 |

06:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,888 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,424 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

38,912 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

26,112 |

24-Apr-2012 |

05:43 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

25,600 |

24-Apr-2012 |

05:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,424 |

24-Apr-2012 |

06:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,888 |

24-Apr-2012 |

06:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

35,840 |

24-Apr-2012 |

06:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

38,912 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,424 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

40,960 |

24-Apr-2012 |

06:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,936 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,376 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

38,400 |

24-Apr-2012 |

06:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

40,448 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,424 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,376 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

38,400 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

36,352 |

24-Apr-2012 |

06:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

34,816 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

38,400 |

24-Apr-2012 |

06:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

23,040 |

24-Apr-2012 |

05:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

23,552 |

24-Apr-2012 |

05:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

32,768 |

24-Apr-2012 |

06:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

41,472 |

24-Apr-2012 |

06:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

37,888 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

37,888 |

24-Apr-2012 |

06:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

39,936 |

24-Apr-2012 |

04:39 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

40,960 |

24-Apr-2012 |

06:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

34,304 |

24-Apr-2012 |

04:27 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

41,472 |

24-Apr-2012 |

06:36 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

34,304 |

24-Apr-2012 |

06:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

36,352 |

24-Apr-2012 |

06:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

43,008 |

24-Apr-2012 |

04:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

32,768 |

24-Apr-2012 |

06:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

37,888 |

24-Apr-2012 |

06:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

39,424 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

38,912 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

26,112 |

24-Apr-2012 |

05:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

25,600 |

24-Apr-2012 |

05:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

39,424 |

24-Apr-2012 |

06:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

37,888 |

24-Apr-2012 |

06:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

35,840 |

24-Apr-2012 |

06:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

38,912 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

39,424 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

40,960 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

39,936 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

37,376 |

24-Apr-2012 |

06:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

38,400 |

24-Apr-2012 |

06:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

40,448 |

24-Apr-2012 |

06:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

39,424 |

24-Apr-2012 |

06:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

37,376 |

24-Apr-2012 |

06:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

38,400 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

36,352 |

24-Apr-2012 |

06:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

34,816 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

38,400 |

24-Apr-2012 |

06:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

23,040 |

24-Apr-2012 |

05:34 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

23,552 |

24-Apr-2012 |

05:34 |

Not Applicable |

|

Crypt32.dll |

6.1.7600.17008 |

1,156,608 |

24-Apr-2012 |

04:47 |

x86 |

|

Crypt32.dll |

6.1.7600.21199 |

1,156,608 |

24-Apr-2012 |

04:33 |

x86 |

|

Crypt32.dll |

6.1.7601.17827 |

1,158,656 |

24-Apr-2012 |

04:36 |

x86 |

|

Crypt32.dll |

6.1.7601.21979 |

1,159,168 |

24-Apr-2012 |

04:28 |

x86 |

|

Cryptnet.dll |

6.1.7600.17008 |

103,936 |

24-Apr-2012 |

04:47 |

x86 |

|

Cryptnet.dll |

6.1.7600.21199 |

103,936 |

24-Apr-2012 |

04:33 |

x86 |

|

Cryptnet.dll |

6.1.7601.17827 |

103,936 |

24-Apr-2012 |

04:36 |

x86 |

|

Cryptnet.dll |

6.1.7601.21979 |

103,936 |

24-Apr-2012 |

04:28 |

x86 |

|

Cryptsvc.dll |

6.1.7600.17008 |

139,264 |

24-Apr-2012 |

04:47 |

x86 |

|

Cryptsvc.dll |

6.1.7600.21199 |

141,312 |

24-Apr-2012 |

04:33 |

x86 |

|

Cryptsvc.dll |

6.1.7601.17827 |

140,288 |

24-Apr-2012 |

04:36 |

x86 |

|

Cryptsvc.dll |

6.1.7601.21979 |

142,336 |

24-Apr-2012 |

04:28 |

x86 |

|

File name |

File version |

File size |

Date |

Time |

Platform |

|---|---|---|---|---|---|

|

Crypt32.dll.mui |

6.1.7600.17008 |

32,768 |

24-Apr-2012 |

08:20 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

41,472 |

24-Apr-2012 |

08:19 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,888 |

24-Apr-2012 |

08:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,888 |

24-Apr-2012 |

08:20 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,936 |

24-Apr-2012 |

06:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

40,960 |

24-Apr-2012 |

08:20 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

34,304 |

24-Apr-2012 |

06:12 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

41,472 |

24-Apr-2012 |

08:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

34,304 |

24-Apr-2012 |

08:13 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

36,352 |

24-Apr-2012 |

08:21 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

43,008 |

24-Apr-2012 |

06:10 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

32,768 |

24-Apr-2012 |

08:20 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,888 |

24-Apr-2012 |

08:19 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,424 |

24-Apr-2012 |

08:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

38,912 |

24-Apr-2012 |

08:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

26,112 |

24-Apr-2012 |

07:09 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

25,600 |

24-Apr-2012 |

07:09 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,424 |

24-Apr-2012 |

08:13 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,888 |

24-Apr-2012 |

08:13 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

35,840 |

24-Apr-2012 |

08:21 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

38,912 |

24-Apr-2012 |

08:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,424 |

24-Apr-2012 |

08:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

40,960 |

24-Apr-2012 |

08:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,936 |

24-Apr-2012 |

08:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,376 |

24-Apr-2012 |

08:19 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

38,400 |

24-Apr-2012 |

08:25 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

40,448 |

24-Apr-2012 |

08:19 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

39,424 |

24-Apr-2012 |

08:19 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

37,376 |

24-Apr-2012 |

08:19 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

38,400 |

24-Apr-2012 |

08:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

36,352 |

24-Apr-2012 |

08:20 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

34,816 |

24-Apr-2012 |

08:31 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

38,400 |

24-Apr-2012 |

08:19 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

23,040 |

24-Apr-2012 |

07:01 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.17008 |

23,552 |

24-Apr-2012 |

07:00 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

32,768 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

41,472 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,888 |

24-Apr-2012 |

07:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,888 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,936 |

24-Apr-2012 |

05:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

40,960 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

34,304 |

24-Apr-2012 |

05:36 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

41,472 |

24-Apr-2012 |

07:47 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

34,304 |

24-Apr-2012 |

07:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

36,352 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

43,008 |

24-Apr-2012 |

05:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

32,768 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,888 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,424 |

24-Apr-2012 |

07:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

38,912 |

24-Apr-2012 |

07:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

26,112 |

24-Apr-2012 |

06:45 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

25,600 |

24-Apr-2012 |

06:37 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,424 |

24-Apr-2012 |

07:40 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,888 |

24-Apr-2012 |

07:41 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

35,840 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

38,912 |

24-Apr-2012 |

07:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,424 |

24-Apr-2012 |

07:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

40,960 |

24-Apr-2012 |

07:47 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,936 |

24-Apr-2012 |

07:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,376 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

38,400 |

24-Apr-2012 |

07:51 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

40,448 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

39,424 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

37,376 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

38,400 |

24-Apr-2012 |

07:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

36,352 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

34,816 |

24-Apr-2012 |

07:58 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

38,400 |

24-Apr-2012 |

07:49 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

23,040 |

24-Apr-2012 |

06:45 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7600.21199 |

23,552 |

24-Apr-2012 |

06:46 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

32,768 |

24-Apr-2012 |

08:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

41,472 |

24-Apr-2012 |

08:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,888 |

24-Apr-2012 |

08:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,888 |

24-Apr-2012 |

08:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,936 |

24-Apr-2012 |

05:48 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

40,960 |

24-Apr-2012 |

08:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

34,304 |

24-Apr-2012 |

05:36 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

41,472 |

24-Apr-2012 |

08:11 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

34,304 |

24-Apr-2012 |

08:06 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

36,352 |

24-Apr-2012 |

08:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

43,008 |

24-Apr-2012 |

05:48 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

32,768 |

24-Apr-2012 |

08:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,888 |

24-Apr-2012 |

08:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,424 |

24-Apr-2012 |

08:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

38,912 |

24-Apr-2012 |

08:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

26,112 |

24-Apr-2012 |

06:36 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

25,600 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,424 |

24-Apr-2012 |

08:06 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,888 |

24-Apr-2012 |

08:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

35,840 |

24-Apr-2012 |

08:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

38,912 |

24-Apr-2012 |

08:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,424 |

24-Apr-2012 |

08:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

40,960 |

24-Apr-2012 |

08:16 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,936 |

24-Apr-2012 |

08:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,376 |

24-Apr-2012 |

08:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

38,400 |

24-Apr-2012 |

08:30 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

40,448 |

24-Apr-2012 |

08:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

39,424 |

24-Apr-2012 |

08:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

37,376 |

24-Apr-2012 |

08:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

38,400 |

24-Apr-2012 |

08:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

36,352 |

24-Apr-2012 |

08:28 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

34,816 |

24-Apr-2012 |

08:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

38,400 |

24-Apr-2012 |

08:24 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

23,040 |

24-Apr-2012 |

06:44 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.17827 |

23,552 |

24-Apr-2012 |

06:35 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

32,768 |

24-Apr-2012 |

08:03 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

41,472 |

24-Apr-2012 |

08:02 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

37,888 |

24-Apr-2012 |

08:13 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

37,888 |

24-Apr-2012 |

08:03 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

39,936 |

24-Apr-2012 |

05:21 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

40,960 |

24-Apr-2012 |

08:03 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

34,304 |

24-Apr-2012 |

05:23 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

41,472 |

24-Apr-2012 |

08:00 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

34,304 |

24-Apr-2012 |

07:56 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

36,352 |

24-Apr-2012 |

08:03 |

Not Applicable |

|

Crypt32.dll.mui |

6.1.7601.21979 |

43,008 |

24-Apr-2012 |

05:31 |

Not Applicable |

|

Crypt32.dll.mui |