Содержание

- Универсальный Настройщик Windows 10

- Отключим лишнее, настроим нужное!

- Конфиденциальность в Windows 10

- Как я решил эту проблему

- Windows 10 batch optimizer

- Отключение ненужных и неиспользуемых служб в Windows 10

- Деактивация служб в Виндовс 10

- Службы, которые можно отключить

- Заключение

- Как отключить в windows 10 ненужные службы

- Что такое службы в Windows 10 и зачем их отключать?

- Как отключить ненужные службы с помощью системного функционала?

- Через “msconfig”

- С помощью командной строки

- Отключить через “Диспетчер задач”

- Отключение с помощью стороннего софта

- Что делать, если я отключил важную службу?

- Как удалить Xbox

- Как удалить/отключить Xbox через командную строку?

- Деинсталляция при помощи стороннего софта для Windows 10

- Уничтожаем все файлы программы через “Параметры”

Универсальный Настройщик Windows 10

Отключим лишнее, настроим нужное!

Как настроить приватность в Windows 10? Почему не отключить автоматическое обновление? Теперь в самой системе мы должны смотреть рекламу, а корпорации следить за каждой нажатой нами клавишей? Можно, конечно, пользоваться проверенным старым ПО, но лучше разобраться и настроить новое!

Скачать можно по ссылке в конце материала

Конфиденциальность в Windows 10

Если Вы — параноик, это не значит, что за вами не следят. Советы параноиков продвинутых пользователей ПК:

- Не пользуйтесь учетной записью microsoft и любой другой кроме локальной.

- При установке, в параметрах все выключатели налево!

- После установки — Параметры — Конфиденциальность — все выключатели во всех вкладках налево!

- Отключите встроенный кейлогер и трекеры!

- Отключите кортану, телеметрию, вебпоиск, удалите облако Onedrive, сбор данных Smartscreen!

- Не участвуйте в программе по улучшению качества программного обеспечения Windows, эта задача будет собирать и отправлять сведения!

- Не отправляйте отчеты об ошибках — отключите эту функцию!

- И еще периодическую синхронизацию автономных файлов, и другие синхронизации.

Как я решил эту проблему

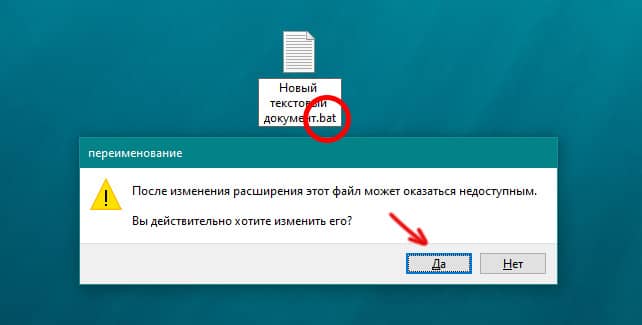

Представляю Вашему вниманию, составленный мной, программный BATCH код — можете скопировать его в текстовый документ и сохранить с расширением .bat желательно в кодировке cp1251 или OEM866 (для корректного отображения кирилицы в консоли, на функциональность кодировка не повлияет).

Наиболее важные настройки указаны вначале — это настройка автоматических обновлений windows 10 и параметры Prefetch (важно для SSD). Можете редактировать по своему желанию.

Одна просьба: если добавите что-то полезное, исправите или улучшите — не поленитесь поделиться.

Windows 10 batch optimizer

Официальное название моей программы. Она бесплатная и распространяется по лицензии MIT.

Отключение ненужных и неиспользуемых служб в Windows 10

В любой операционной системе, и Windows 10 не исключение, помимо видимого программного обеспечения, есть и различные службы, работающие в фоновом режиме. Большинство из них действительно необходимы, но есть и такие, которые не важны, а то и вовсе бесполезны для пользователя. Последние вполне можно отключить. О том, как и с какими конкретно компонентами это можно сделать, мы расскажем сегодня.

Деактивация служб в Виндовс 10

Прежде чем приступить к отключению тех или иных служб, функционирующих в среде операционной системы, следует понять, зачем вы это делаете и готовы ли мириться с возможными последствиями и/или исправлять их. Так, если цель заключается в повышении производительности компьютера или устранении зависаний, особых надежд питать не стоит – прирост если и будет, то лишь малозаметный. Вместо этого лучше воспользоваться рекомендациями из тематической статьи на нашем сайте.

Со своей стороны мы в принципе не рекомендуем деактивировать какие-либо системные службы, и уж точно не стоит этого делать новичкам и малоопытным пользователям, которые не знают, как исправлять проблемы в работе Виндовс 10. Только в том случае, если вы осознаете потенциальный риск и отдаете отчет в своих действиях, можете переходить к изучению представленного ниже списка. Мы же для начала обозначим, как запустить оснастку «Службы» и отключить компонент, который кажется ненужным или действительно является таковым.

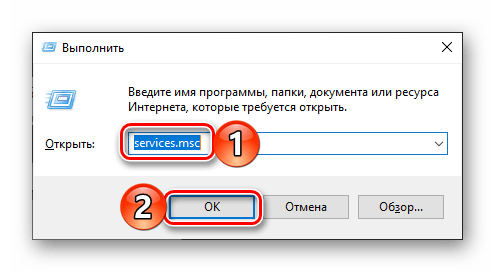

- Вызовите окно «Выполнить», нажав «WIN+R» на клавиатуре и введите в его строку следующую команду:

Нажмите «ОК» или «ENTER» для ее выполнения.

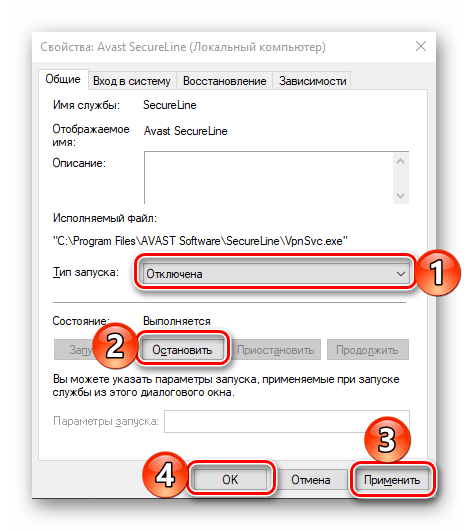

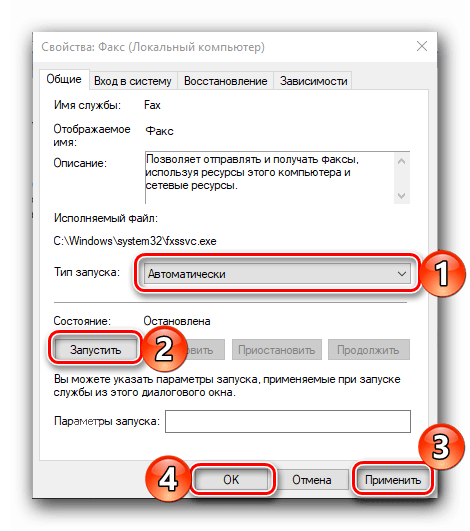

В открывшемся диалоговом окне в выпадающем списке «Тип запуска» выберите пункт «Отключена», затем нажмите по кнопке «Остановить», а после – «Применить» и «ОК» для подтверждения изменений.

Важно: Если вы по ошибке отключили и остановили службу, работа которой необходима для системы или лично для вас, или ее деактивация повлекла за собой проблемы, включить данный компонент можно аналогичным вышеописанному образом – просто выберите соответствующий «Тип запуска» («Автоматически» или «Вручную»), нажмите по кнопке «Запустить», а затем подтвердите внесенные изменения.

Службы, которые можно отключить

Предлагаем вашему вниманию список служб, которые можно деактивировать без вреда для стабильности и корректной работы ОС Windows 10 и/или некоторых ее компонентов. Обязательно читайте описание каждого элемента, чтобы понять, пользуетесь ли вы той функциональностью, которую он обеспечивает.

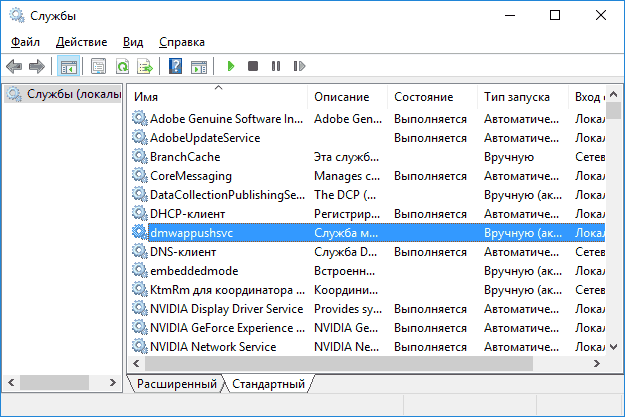

- Dmwappushservice – служба маршрутизации пуш-сообщений WAP, один из так называемых элементов слежки Microsoft.

- NVIDIA Stereoscopic 3D Driver Service – если на своем ПК или ноутбуке с графическим адаптером от NVIDIA вы не смотрите стереоскопическое 3D-видео, данную службу можно смело отключить.

- Superfetch – может быть отключена, если в качестве системного диска используется SSD.

- Биометрическая служба Windows – отвечает за сбор, сравнение, обработку и хранение биометрических данных о пользователе и приложениях. Работает только на устройствах со сканерами отпечатка пальца и прочими биометрическими датчиками, поэтому на остальных может быть отключена.

- Браузер компьютеров – можно отключить, если ваш ПК или ноутбук является единственным устройством в сети, то есть не подключен к домашней сети и/или другим компьютерам.

- Вторичный вход в систему – если вы являетесь единственным пользователем в системе и в ней нет других учетных записей, эта служба может быть отключена.

- Диспетчер печати – отключать стоит исключительно в том случае, если вы не пользуетесь не только физическим принтером, но и виртуальным, то есть не экспортируете электронные документы в формат PDF.

- Общий доступ к подключению к Интернету (ICS) – если вы не раздаете со своего ПК или ноутбука Wi-Fi, и к нему не требуется подключаться с других устройств для обмена данными, службу можно отключить.

- Рабочие папки – предоставляет возможность настройки доступа к данным внутри корпоративной сети. Если вы в таковую не входите, можно отключать.

- Сетевая служба Xbox Live – если не играете на Xbox и в Windows-версии игр для этой консоли, службу можно отключить.

- Служба виртуализации удаленных рабочих столов Hyper-V – это виртуальная машина, интегрированная в корпоративные версии Windows. Если вы таковой не пользуетесь, можете смело деактивировать как конкретно эту службу, так и указанные ниже, напротив которых мы установили пометку «Hyper-V» или это обозначение есть в их названии.

- Служба географического положения – название говорит само за себя, с помощью этой службы система отслеживает ваше местоположение. Если считаете ее ненужной, можете отключать, но помните, что после этого даже стандартное приложение «Погода» будет работать некорректно.

- Служба данных датчиков – отвечает за обработку и хранение сведений, получаемых системой с установленных в компьютере датчиков. По сути, это банальная статистика, не представляющая интереса для рядового пользователя.

- Служба датчиков – аналогично предыдущему пункту, может быть отключена.

- Служба завершения работы в качестве гостя — Hyper-V.

- Служба лицензий клиента (ClipSVC) – после отключения этой службы могут неправильно работать приложения интегрированного в Windows 10 Microsoft Store, поэтому будьте осторожны.

- Служба маршрутизатора AllJoyn – протокол передачи данных, который рядовому пользователю скорее всего не потребуется.

- Служба наблюдения за датчиками – аналогично службе датчиков и их данных, может быть деактивирована без вреда для ОС.

- Служба обмена данными — Hyper-V.

- Служба общего доступа к портам Net.TCP – предоставляет возможность совместного использования TCP-портов. Если таковая вам не нужна, можете деактивировать функцию.

- Служба поддержки Bluetooth – можно отключить лишь в том случае, если вы не используете Bluetooth-совместимые устройства и не планируете этого делать.

- Служба пульса — Hyper-V.

- Служба сеансов виртуальных машин Hyper-V.

- Служба синхронизации времени Hyper-V.

- Служба шифрования дисков BitLocker – если вы не используете данную функцию Windows, можете отключать.

- Удаленный реестр – открывает возможность удаленного доступа к реестру и может быть полезна для системного администратора, но рядовому пользователю не нужна.

- Удостоверение приложения — идентифицирует ранее заблокированные приложения. Если не пользуетесь функцией AppLocker, можете смело отключать данную службу.

- Факс – крайне маловероятно, что вы пользуетесь факсом, поэтому можно смело деактивировать необходимую для его работы службу.

- Функциональные возможности для подключенных пользователей и телеметрия – одна из множества «следящих» служб Windows 10, а потому ее отключение не повлечет за собой негативных последствий.

На этом мы закончим. Если же помимо работающих в фоне служб, вас беспокоит еще и то, как якобы активно Майкрософт следит за пользователями Виндовс 10, рекомендуем дополнительно ознакомиться со следующими материалами.

Заключение

Напоследок еще раз напомним – не стоит бездумно отключать все представленные нами службы Windows 10. Делайте это только с теми из них, которые вам действительно не нужны, и чье предназначение вам более чем понятно.

Как отключить в windows 10 ненужные службы

Несмотря на то, что Windows 10 — Довольно оптимизированная система, многие пользователи стараются сделать ещё более лёгкой. Одним из способов увеличить производительность (оптимизировать) ПК является отключение ненужных и полностью бесполезных служб.

Что такое службы в Windows 10 и зачем их отключать?

По сути, это процесс, который запускается определённой программой или системой для осуществления каких-либо операций. К примеру, “Биометрическая служба Windows”, которую можно отключить, но только в том случае, если вы не используете биометрические датчики (сенсор отпечатка пальцев, разблокировка по лицу).

Важно! Далеко не все службы можно отключать, так как они являются частью работы системы. Их остановка грозит невозможностью использование некоторых функций устройства (например, пользователь не сможет раздавать вай-фай с ноутбука).

Всё же некоторые процессы действительно бесполезны, и их можно запросто отключить…

Как отключить ненужные службы с помощью системного функционала?

Системой виндовс предусмотрено достаточное количество способов их блокировки. Ниже представлены наиболее удобные и понятные для многих юзеров.

Через “msconfig”

Для оптимизации служб понадобится обратиться к универсальному окну “Выполнить”…

- Зажимаем на клавиатуре кнопки “Win+R”.

- В появившемся окошке вписываем команду “msconfig”.

- Откроется ещё одно окно, где мы должны перейти в раздел “Службы”.

Чтобы исключить возможность остановить службу Windows 10, тем самым навредив функционала системы, мы советуем поставить галочку напротив пункта “Не отображать службы Майкрософт”.

Снимаем галочки напротив тех служб, которые вы хотите отключить, а после нажимаем “Применить” —> “ОК”.

С помощью командной строки

“Могущественная” инструмент для оптимизации — командная строка, тоже может помочь нам в отключении бесполезных служб.

- В поиске виндовс 10 вписываем фразу “Командная строка”.

- Выбираем пункт “Запуск от имени администратора”.

- Прописываем команду “net start “служба на английском языке”.

Готово! Нажав на Enter, через некоторое время вы увидите сообщение об успешном отключении службы “service was stop succesful”.

Совет: название службы на английском языке можно узнать в диспетчере задач. Об этом подробно написано в следующем пункте!

Отключить через “Диспетчер задач”

Первым делом нужно запустить диспетчер задач. Сделать это можно двумя рабочими способами: зажимаем на клавиатуре клавиши “Ctrl+Shift+Esc(кнопка выхода)”, или кликаем правой кнопкой мыши по значку “Пуск” и выбираем пункт “Диспетчер задач”.

- Переходим в раздел “Службы” (самый последний).

- Находим необходимую службу (их названия указаны на английском языке).

- Нажимаем по неё правой кнопкой мыши и выбираем “Остановить”.

Теперь закрываем окно, и завершаем сеанс. После чего снова включаем ПК!

Отключение с помощью стороннего софта

Первым делом скачиваем данный файл. Сделать это лучше с проверенных файлообменников, а ещё лучше с официального сайта

Сам сервис для отключения служб не требует установки, а загружается в ZIP-архиве. Распакуйте его в любом удобном месте. Запускаем приложений!

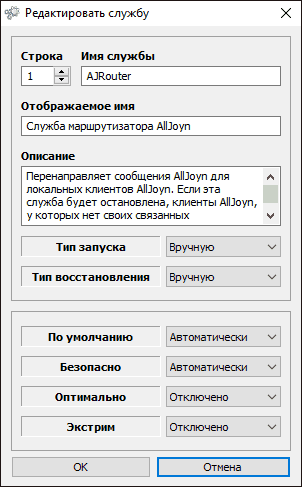

Язык программы изначально русский, поэтому в неё сможет разобраться даже не совсем профессионал) Использование программы предельно просто, пользователю не придётся даже ничего отключать.

В нижней части окна находятся четыре, так называемых режима:

- “По умолчанию” — это стандартная работа всех служб и системы.

- “Безопасно” — отключение таких маловажных служб как “Факс”, “Служба бесконтактных платежей” и т.д (рекомендуемо для “лёгкой” оптимизации).

- “Оптимально” — Этот режим затрагивает всё больше служб, однако в большинстве случаев это не сказывается на работе компьютера.

- “Экстрим” — данный параметр лучше вовсе не включать, так как большая часть функционала системы окажется не работоспособной.

Главный плюс программы для отключения служб заключается в том, что всё происходит в автоматическом режиме, и по нажатию всего одной кнопки.

Что делать, если я отключил важную службу?

Во-первых, не переживайте… Ваша система работает? Значит всё хорошо, можно исправить ситуацию буквально в пару кликов. Просто выполните первую инструкцию, но не выключите службы, а наоборот активируйте.

Попробуйте вернуть прежнюю работоспособность через командную строку, вписав в соответствующее окно команду “net start “название службы на английском”.

Также вы можете попробовать сделать откат системы до нормального состояния (восстановление данных с локального диска С). Об этом мы подробно писали здесь — https://fixbin.ru/kak-otkatit-sistemu-windows-10-do-tochki-vosstanovleniya/

Как удалить Xbox

Разработчики Windows 10 внедрили в свою систему приложение, предназначенное в большей степени для геймеров — Xbox (иксбокс). Однако не все пользователи системы играют в игры, а значит и данное приложение им не нужно, его стоит “снести”.

Как удалить/отключить Xbox через командную строку?

Одна команда может очень быстро удалить целую программу с вашего компьютера. Первым делом нужно…

- Написать в поисковую строку Windows 10 (находится в системном трее) фразу “Командная строка”.

- В небольшом меню справа выбираем пункт “Запуск от имени администратора”.

- В диалоговом окне выбираем “ДА”.

- В программе с чёрным фоном вписываем команду “Get-AppxPackage *xbox* | Remove-AppxPackage”.

- Жмём Enter!

Совет: мы рекомендуем отключить ПК, а затем вновь его включить, чтобы изменения вступили в силу. После этого нужно будет полностью удалить все нерабочие ярлыки из виндовс, а главное — остаточные файлы от приложения. Сделать это проще всего с помощью специального софта (CCleaner, к примеру). Кстати, о стороннем программах…

Деинсталляция при помощи стороннего софта для Windows 10

Очистителей существует достаточно много, но мы рассмотрим на примере наиболее популярного для компьютеров.

- Скачиваем приложение из этого официального источника для виндовса

- Устанавливаем его как обычный exe-файл.

- Открываем программу. В колонке слева выбираем пункт “Сервис”, подпункт “Удаление программ”.

- Теперь находим тот самый зеленый значок “Xbox”. Одни раз кликните на него ЛКМ, а затем нажмите на кнопку “Деинсталляция” (Удалить).

Немного подождав, пользователь получит систему без установленного на ней Xbox. В этом случае никаких дополнительных операция по удалению производить не требуется, CCleaner полностью удаляет софт.

Уничтожаем все файлы программы через “Параметры”

Пользователь может запросто и полностью удалить иксбокс из Windows 10 и через параметры системы, буквально в пару кликов. Следуйте нашей инструкции…

- На клавиатуре своего устройства зажимаем клавиши “Win+I”.

- В открывшемся окне нажимаем на пункт “Приложения”.

- Откроется внушительный список установленных программ, среди которых нам нужно найти Xbox. После чего нажмите на него один раз.

Почти готово! Кликнем кнопку “Удалить”. Теперь следует немного подождать… Для правильной работы ОС Windows 10 — имеет смысл её полностью перезагрузить…

Поскольку у меня сейчас стоит виндовс 10, а она конфликтует на моем ноутбуке с драйвером видеокарты gf 410m и компьютер после установки драйвера кирпичится, а так же Бесконечное завершение работы и бесконечная перезагрузка из за установленного приложения от Мегафона юсб 4ж модема, а точнее конфликт происходит конкретно из за службы Megafon Internet Sevice, то мне как раз таки и понадобится Отключение служб включение служб BAT файлом, добавление в реестр BAT файлом, остановка служб BAT файлом.

То есть когда мне понадобится приложение Мегафон интернет, то я могу запустить его прямо из папки с программой (само приложение деинсталлировано из системы), которая требует запуска службы Megafon Internet Sevice и при нажатии на кнопку Запустить службу — приложение запускает эту службу. Но вот проблема — запустить запускает, а завершить — нет. То есть служба постоянно висит в системе при включении и выключении компьютера. А поскольку виндовс 10 конфликтует с этой службой, то ее необходимо завершить и отключить, чтобы при завершении работы виндовс 10 не пошло Бесконечное завершение работы (приходится вырубать топором — удерживать кнопку питания) или Бесконечная перезагрузка виндовс 10 (если отправили комп на перезагрузку). Так вот чтобы этого не было — службу необходимо отключать до Завершения работы виндовс 10. Еще раз — поэтому мне и нужно отключение служб включение служб BAT файлом, добавление в реестр BAT файлом, остановка служб BAT файлом.

Итак, как ОСТАНОВИТЬ службу Megafon Internet Sevice с помощью бат файла

И отключить службу в реестре, чтобы при перезапуске она снова не запускалась. Для этого я сделал BAT файл и добавил туда 2-3 строки, 1я из которых останавливает службу, а 2я отключает ее в реестре.

NET STOP «MegaFon Internet Service»

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesMegaFon Internet Service» /v Start /t REG_DWORD /d 4 /f

pause

А для запуска службы нужно использовать следующее:

NET START «MegaFon Internet Service»

Таким образом, когда я запускаю когда мне нужно мегафон приложение, то после использования его делаю запуск бат-файла — который останавливает служба и отключает ее и ноутбук работает без глюков — то есть штатное Завершение работы работает корректно.

Сделай сам

Блог о самоделках, поделках, программировании на ява скрипте и iMacros, написании собственных программ, и заработку в интернете. А так же некоторые тонкости и настройки броузера Mozilla и других программ.

Остановка запуск служб BAT файлом, Отключение служб включение служб BAT файлом, добавление в реестр BAT файлом, остановка служб BAT файлом

Поскольку у меня сейчас стоит виндовс 10, а она конфликтует на моем ноутбуке с драйвером видеокарты gf 410m и компьютер после установки драйвера кирпичится, а так же Бесконечное завершение работы и бесконечная перезагрузка из за установленного приложения от Мегафона юсб 4ж модема, а точнее конфликт происходит конкретно из за службы Megafon Internet Sevice, то мне как раз таки и понадобится Отключение служб включение служб BAT файлом, добавление в реестр BAT файлом, остановка служб BAT файлом.

То есть когда мне понадобится приложение Мегафон интернет, то я могу запустить его прямо из папки с программой (само приложение деинсталлировано из системы), которая требует запуска службы Megafon Internet Sevice и при нажатии на кнопку Запустить службу — приложение запускает эту службу. Но вот проблема — запустить запускает, а завершить — нет. То есть служба постоянно висит в системе при включении и выключении компьютера. А поскольку виндовс 10 конфликтует с этой службой, то ее необходимо завершить и отключить, чтобы при завершении работы виндовс 10 не пошло Бесконечное завершение работы (приходится вырубать топором — удерживать кнопку питания) или Бесконечная перезагрузка виндовс 10 (если отправили комп на перезагрузку). Так вот чтобы этого не было — службу необходимо отключать до Завершения работы виндовс 10. Еще раз — поэтому мне и нужно отключение служб включение служб BAT файлом, добавление в реестр BAT файлом, остановка служб BAT файлом.

Итак, как ОСТАНОВИТЬ службу Megafon Internet Sevice с помощью бат файла

И отключить службу в реестре, чтобы при перезапуске она снова не запускалась. Для этого я сделал BAT файл и добавил туда 2-3 строки, 1я из которых останавливает службу, а 2я отключает ее в реестре.

NET STOP «MegaFon Internet Service»

reg add «HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesMegaFon Internet Service» /v Start /t REG_DWORD /d 4 /f

pause

А для запуска службы нужно использовать следующее:

NET START «MegaFon Internet Service»

Таким образом, когда я запускаю когда мне нужно мегафон приложение, то после использования его делаю запуск бат-файла — который останавливает служба и отключает ее и ноутбук работает без глюков — то есть штатное Завершение работы работает корректно.

Как написать батник для перезапуска службы

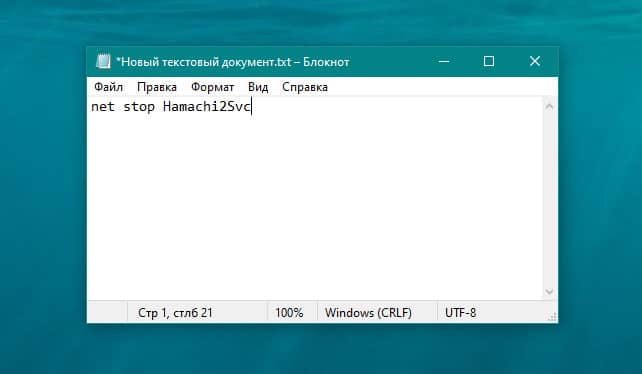

Работая с некоторыми программами, приходится вручную включать или отключать определенные службы. Например, если вы не хотите, чтобы фоновый процесс того или иного приложения не был запущен — вы его отключаете. Но когда это делается регулярно, не очень удобно каждый раз заходить в «Службы» операционной системы Windows 10 и Windows 11, искать ее в большом списке и вручную останавливать. В этой статье мы покажем, как создать скрип и как можно запустить и остановить службу Windows с помощью ярлыка BAT-файла?

Процесс не сложный и не нуждается в знаниях программирования. А для выполнения, нужно запустить текстовый редактор и прописать команду. Чтобы успешно создать такой bat-файл, внимательно следуйте нижеприведенной инструкции:

- запустите компонент «Службы» и откройте нужный для вас процесс (для примера мы выбрали фоновый процесс Hamachi)

- в графе «Имя службы», скопируйте название (в нашем случае это — Hamachi2Svc)

Созданный ярлык вы можете разместить в любое удобное место. Только будьте внимательны, чтобы не удалить основной bat-файл. Его расположение не должно изменяться после создания ярлыка. Теперь, для запуска или остановки нужной для вас службы — запустите ярлык и подтвердите запуск с правами администратора.

Надеемся, что данная инструкция помогла вам облегчить процесс отключения и включения служб в операционных системах Windows 10 и Windows 11. Другие статьи об использовании системы Windows вы найдете на нашем сайте в одноименном разделе

Остановить и запустить службу через пакетный или cmd-файл?

Как я могу написать bat или cmd, чтобы остановить и запустить службу надежно с проверкой ошибок (или дайте мне знать, что она не была успешной по какой-либо причине)?

14 ответов

использовать SC (service control) команда, это дает вам гораздо больше возможностей, чем просто start & stop .

скажите вам, преуспели они или потерпели неудачу довольно ясно. Например

при запуске из пакетного файла у вас есть доступ к уровню ошибок кода возврата. 0 указывает на успех. Все, что выше указывает на ошибку.

как файл bat, error.bat :

вывод выглядит следующим образом:

Коды Возврата

изменить 20.04.2015

команда NET не возвращает задокументированные коды возврата класса Win32_Service (служба не активна,время ожидания запроса на обслуживание и т. д.), и для многих ошибок просто вернет Errorlevel 2.

вы можете использовать команду NET START, а затем проверить переменную среды ERRORLEVEL, например

отказ от ответственности: я написал это с головы, но я думаю, что это сработает.

вместо проверки кодов это тоже работает

Я создал свой личный пакетный файл для этого, мой немного отличается, но не стесняйтесь изменять, как вы считаете нужным.

Я создал это некоторое время назад, потому что мне было скучно и я хотел сделать простой способ для людей, чтобы иметь возможность ввода конец, начиная с, остановка или установка в auto. Этот файл BAT просто запрашивает, чтобы вы ввели имя службы, и он сделает все остальное за вас. Я не знала, что он был ища что-то, что указывало на любую ошибку, я, должно быть, неправильно истолковал эту часть. Хотя обычно это можно сделать, введя >> output.txt в конце строки.

на %var% это просто способ для пользователя, чтобы иметь возможность ввести свой собственный сервис в это, вместо того, чтобы идти изменить файл bat каждый раз, когда вы хотите, чтобы начать/остановить другую службу.

Если я ошибаюсь, любой может исправить меня в этом.

использование кодов возврата от net start и net stop Кажется мне лучшим методом. Попробуйте взглянуть на это:Net Start коды возврата.

Этот материал написан посетителем сайта, и за него начислено вознаграждение.

Большая проблема ОС Windows 10 состоит в том, что она окончательно превратилась в сервис и множество изменений в версиях делают неактуальными старые гайды по ее настройке. И эта же текучесть версий делает бессмысленной серьезную работу по глубокой оптимизации Windows 10 с внесением изменений в ее iso-образ, с применением таких средств, как MSMG ToolKit, NTLite или Win Toolkit.

Посудите сами, уже через полгода созданный с таким трудом iso-образ устареет, а через год станет совсем неактуальным, а внесенные в него изменения переключатся или откатятся большими обновлениями Windows.

Исключение составляют версии Windows 10 LTSB и LTSC, сохраняющие актуальность годами, но они и так довольно минималистичны в плане функций и особой доработки не требуют.

рекомендации

3070 Gigabyte Gaming за 50 тр с началом

MSI 3050 за 25 тр в Ситилинке

3080 дешевле 70 тр — цены снова пошли вниз

3070 Gainward Phantom дешевле 50 тр

13700K дешевле 40 тр в Регарде

16 видов <b>4070 Ti</b> в Ситилинке — все до 100 тр

3060 Gigabyte Gaming за 30 тр с началом

13600K дешевле 30 тр в Регарде

4080 почти за 100тр — дешевле чем по курсу 60

12900K за 40тр с началом в Ситилинке

RTX 4090 за 140 тр в Регарде

Компьютеры от 10 тр в Ситилинке

3060 Ti Gigabyte за 42 тр в Регарде

3070 дешевле 50 тр в Ситилинке

Выход из этой ситуации прост — делать быструю оптимизацию Windows сразу после установки, затрачивая минимум сил и получая максимум результата. Ведь как гласит Закон Парето, применимый к любой человеческой деятельности — «20 % усилий дают 80 % результата, а остальные 80 % усилий — лишь 20 % результата».

В этом блоге мы сделаем простую, быструю, и, что главное — безопасную оптимизацию Windows 10 с использованием встроенных средств или утилит, в чьей безопасности можно не сомневаться.

Мы будем использовать только групповые политики Windows 10, редактор реестра и утилиту Dism++. Утилита Dism++ является всего лишь удобной графической надстройкой над средством Dism, встроенным в Windows со времен Windows Vista.

Dism++ утилита портабельная, бесплатная и открытым исходным кодом. Скачать ее можно с сайта разработчика. Старайтесь всегда пользоваться самой свежей версией утилиты для новых выпусков Windows 10. А если пользоваться такими утилитами запрещено, например, на предприятии или в фирме, то все аналоги команд Dism++ можно сделать в Dism через командную строку.

Но давайте приступим к оптимизации и начнем с групповых политик. Групповые политики — это мощнейшее средство настройки Windows для администраторов и опытных пользователей. Многие популярные утилиты, по сути просто переключают настройки групповых политик, но вы легко можете сделать это и сами, вручную, в самой новой версии Windows 10.

Запускаются они через команду «выполнить» -> gpedit.msc. Если у вас Windows 10 Домашняя (Home), то по умолчанию редактор групповых политик в ней отсутствует, но это не беда, он легко интегрируется в эту версию Windows 10 с помощью Dism.

Для этого создаем на рабочем столе bat-файл «InstGPE.bat» с вот таким содержанием:

Запускаем «InstGPE.bat» с правами администратора.

После завершения работы Dism появится уведомление: «The operation completed successfully. Press any key to continue . . .».

Отключаем автозапуск браузера EDGE

Теперь можно приступать к настройке Windows 10 и начнем мы с отключения запуска браузера EDGE. По умолчанию он автоматически стартует после запуска Windows или в простое и висит в процессах, забивая ОЗУ. Если же вы им пользуетесь, то пропустите этот пункт.

Запускаем редактор локальных групповых политик. Переходим в «Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsMicrosoft Edge«.

Далее выбираем пункт «Разрешить предварительный запуск Microsoft Edge при загрузке Windows, когда система простаивает, и каждый раз при закрытии Microsoft Edge» и настраиваем его вот так.

А пункт «Разрешить Microsoft Edge запускать и загружать начальную страницу и страницу новой вкладки при запуске Windows и каждый раз при закрытии Microsoft Edge» настраиваем вот так.

Уменьшаем объем телеметрии

Именно уменьшаем, а не отключаем, поскольку отключить ее полностью довольно сложно. Переходим в пункт:

«Конфигурация компьютера > Административные шаблоны > Компоненты Windows > Сборки для сбора данных и предварительные сборки«.

В пункте «Разрешить телеметрию» ставим «включена» и уровень — 0. Большинство утилит отключения телеметрии, при переключении телеметрии в «off» всего лишь меняют этот параметр групповых политик.

Переводим обновления Windows в ручной режим

Обновления Windows превратились в головную боль для многих пользователей. Совсем недавно в СМИ прошел скандал с новым бесполезным обновлением, которое всего лишь добавляет в меню «Пуск» ярлыки на облачные офисные продукты Microsoft и при этом перезагружает(!) компьютер без спроса.

Такое поведение можно было бы простить бесплатной ОС Андроид, но платная ОС так не должна вести себя. Обновления, выполняемые такими агрессивными и беспардонными методами, обязательно должны быть под вашим ручным контролем.

В редакторе групповых политик переходим по адресу «Конфигурация компьютераАдминистративные шаблоныКомпоненты WindowsЦентр обновления Windows«.

Можно поставить данный пункт в режим «Отключено».

При этом центр обновления будет выглядеть вот так.

Это только малая часть полезных настроек Windows в редакторе групповых политик. Ну а мы переходим к средству Dism++.

Первое, на что стоит обратить внимание, так это удобная очистка Windows, включая папку WinSxS.

В управлении Appx вы можете удалить встроенные UWP-приложения, превратив вашу систему в аналог LTSC.

Я удалил около половины UWP-приложений Windows 10 May 2020 Update, получив экономию около 1 Гб на системном диске. Оставил я только вот такие (кортана отключена).

Еще более тонкую настройку и удаление ненужных компонентов можно выполнить в разделе «Компоненты Windows».

Раздел «Обновления» поможет удалить проблемное обновление.

И наконец раздел «Оптимизация». В нем можно сделать множество настроек, для которых обычно используют сторонние утилиты.

Все изменения в Windows через Dism++ происходят быстро и наш план действий будет такой. После переустановки Windows скачиваем актуальную версию Dism++, делаем полезные твики, удаляем ненужные UWP-приложения, останавливаем ненужные службы. Все это займет не больше 10 минут.

Список твиков у каждого будет разный, но испортить Windows с помощью Dism++ или групповых политик нельзя, все изменения можно вернуть к первоначальному состоянию. А вот испортить Windows сторонним твикером — элементарно. Иногда достаточно даже одной чистки реестра с помощью CCleaner.

Отключение зарезервированного хранилища Windows 10

Еще одна полезная настройка, которую я обязательно делаю — отключение зарезервированного хранилища Windows 10. Места на SSD всегда не хватает и тратить на нужды обновлений Windows 10 7 Гб я не собираюсь.

Для отключения надо будет запустить редактор реестра regedit от администратора.

В расположении «HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionReserveManager» меняем параметр ShippedWithReserves с 1 на 0.

Выводы

Самое главное при настройке Windows 10 при помощи групповых политик и Dism++ — это безопасность и возможность вернуть все как было. Так же вам не понадобятся сомнительные утилиты настройки, которые, начиная с определенной версии, становятся иногда и вредоносными.

Пишите в комментарии, как и чем вы настраиваете Windows 10?

Этот материал написан посетителем сайта, и за него начислено вознаграждение.

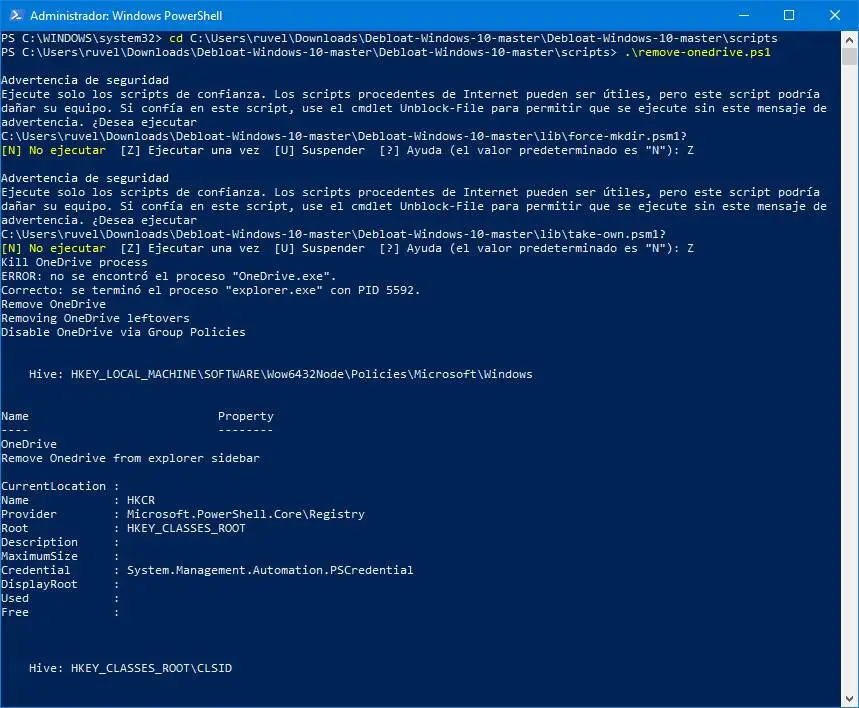

Windows 10 поставляется с множеством очень полезных функций, которые стремятся предоставить пользователю наилучшие возможности с первого момента. Однако более продвинутые пользователи по-прежнему жалуются, что Microsoft мало контролирует функции и возможности операционной системы. И хотя последние обновления Windows 10 предоставили пользователям больше контроля, все еще есть некоторые функции, которые нельзя отключить, такие как OneDrive, Защитник Windows и телеметрия. И это побудило некоторых разработчиков создать такие инструменты, как Деблоат Windows 10 .

Debloat Windows 10 — это, по сути, набор скрипты PowerShell чья главная цель — облегчить настройку операционной системы, в частности, для выполнения настроек, которые в противном случае были бы невозможны.

Будьте осторожны при использовании этих скриптов

Создатель проекта рекомендует пользователям запускать скрипты только на чистых установках Windows. Это единственное, что гарантирует его правильное функционирование, потому что если программа или сервис зависит от одна из удаленных функций, она перестанет работать .

Настройки сценария по умолчанию радикальны. После выполнения программа насильно удаляет все, что связано с его основным назначением. Например, OneDrive удаляет интеграцию с облаком Microsoft, Защитник Windows полностью удаляет антивирус Microsoft, а телеметрия блокирует все подключения к корпоративным серверам.

Скрипты для одноразового использования , то есть пути назад нет. Поэтому мы должны убедиться, что действительно хотим, чтобы эта задача была выполнена. Кроме того, настоятельно рекомендуется создать точку восстановления на вашем компьютере, чтобы в случае возникновения проблемы мы могли вернуться.

Что позволяет Debloat Windows 10

Debloat Windows 10 в основном состоит из 9 скриптов, предназначенных для настройки Windows, повышения конфиденциальности, отключения функций и оптимизации операционной системы.

Эти скрипты позволяют нам:

- Блокировать телеметрию . Сценарий напрямую изменяет файл хостов Windows, чтобы добавить адреса серверов Microsoft, установить разрешающий IP-адрес на 0 и заблокировать все IP-адреса брандмауэра, чтобы невозможно было связаться с внешним миром.

- Отключить службы Windows . Этот скрипт отвечает за отключение более 12 служб Windows. Некоторые из них связаны с диагностической трассировкой, другие — с геолокацией, удаленным ведением журнала и даже функциями Xbox Live.

- Отключите Защитник Windows. Как следует из названия, цель этого скрипта — полностью отключить антивирус Windows 10.

- Конец комментариев . Отключает все инструменты комментирования, обращения в службу поддержки и другие функции комментирования Microsoft.

- Определите конфиденциальность. Позволяет настроить Windows для защиты пользователей от слежки Microsoft.

- Оптимизировать интерфейс Windows 10 . Он позволяет легко отключить ряд параметров операционной системы, чтобы повысить удобство использования интерфейса, а также улучшить доступность, и включает определенные функции, отключенные по умолчанию, такие как ускорение мыши.

- Оптимизировать обновления операционной системы . Таким образом наша операционная система будет обновляться быстрее и с меньшим количеством проблем.

- Удалите приложения Windows 10. Там позволяет удалить все приложения, вирусы, которые по умолчанию установлены в операционной системе, двойным щелчком.

- Отключить OneDrive . Как следует из названия, это позволяет нам исключить интеграцию облака Microsoft с операционной системой.

Мы можем запускать все сценарии или только те, которые нам нужны, так что если мы просто хотим, скажем, выключить OneDrive, мы оставили все остальное нетронутым. Мы также можем открыть любой сценарий с помощью текстового редактора (например, Блокнота) и настроить его в соответствии с нашими потребностями.

Прочие утилиты

В дополнение к предыдущим основным скриптам в пакете Debloat Windows 10 мы найдем ряд коммунальные услуги, в виде сценариев PowerShell, CMD или редакторов реестра, которые позволят нам выполнять другие настройки в операционной системе:

- Включите расширенный запуск операционной системы.

- Активируйте темный режим.

- Отключите расширенные возможности Shell.

- Отключить сжатие памяти.

- Отключите предварительную выборку.

- Отключить запланированные задачи.

- Отключите панель поиска Windows.

- Активируйте режим Бога.

- Активируйте классическую программу просмотра изображений.

- Оптимизируйте SSD.

- Установите базовое программное обеспечение.

Точно так же нам также необходимо запустить его с правами администратора, чтобы изменения вступили в силу. Конечно, использовать эти скрипты намного безопаснее, чем предыдущие, потому что они намного менее агрессивны.

Первое, что мы сделаем, это загрузим последнюю версию скриптов прямо с вашего Репозиторий GitHub . Но перед их запуском нам нужно подготовить нашу PowerShell.

Первое, что мы сделаем, это разрешим запуск скриптов. Мы открываем окно PowerShell с правами администратора и запускаем в нем следующую команду:

Set-ExecutionPolicy Unrestricted -Scope CurrentUser

Мы также включим скрипты и модули с:

ls -Recurse *.ps*1 | Unblock-File

Готовый. Теперь мы можем запускать интересующие нас сценарии на нашем компьютере либо двойным щелчком, либо перетаскивая их в окно PowerShell. Важно то, что они работают как управляемые, и если один из них закрыт до завершения (например, Защитник Windows), мы должны перезагрузить компьютер и перезапустить его до тех пор, пока он не будет успешно завершен.

Когда скрипт подходит к концу, перезагружаем компьютер и все. Изменения уже должны были быть применены без проблем.

Известные ошибки

Windows не позволяет отключить эти функции конфигурации, и поэтому в этих сценариях для этой цели используются гораздо более агрессивные методы. Это может вызвать проблемы с операционной системой.

- Среди наиболее распространенных проблем:

- Поисковик в меню Пуск перестает работать.

- Сбой процесса sysprep.

- Проблемы с беспроводным адаптером Xbox.

- Проблемы со Skype.

- Распознавание лиц и отпечатков пальцев не работает.

Мы должны использовать скрипты на свой страх и риск, и если что-то пойдет не так, используйте точку восстановления, чтобы вернуть Windows в предыдущее состояние и снова заставить все работать нормально.

Ниже — список служб, которые можно отключить в Windows 10, информация о том, как это сделать, а также некоторые пояснения по отдельным пунктам. Еще раз отмечу: делайте это только в случае, если знаете, что делаете. Если же таким образом вы просто хотите убрать «тормоза», которые уже имеются в системе, то отключение служб вероятнее всего не сработает, лучше обратить внимание на то, что описано в инструкции Как ускорить Windows 10, а также на установку официальных драйверов вашего оборудования.

Первые два раздела руководства описывают способы ручного отключения служб Windows 10, а также содержат список тех из них, выключить которые в большинстве случаев безопасно. Третий раздел — о бесплатной программе, которая может в автоматическом режиме отключить «ненужные» службы, а также вернуть все настройки в значения по умолчанию, если что-то пошло не так. И в завершении видео инструкция, в которой показано все, что описано выше.

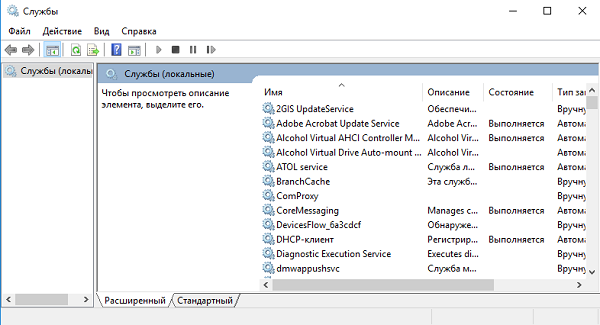

Как отключить службы в Windows 10

Начнем с того, как именно отключаются службы. Это можно сделать несколькими способами, из которых рекомендуемым является вход в «Службы» путем нажатия Win+R на клавиатуре и ввода services.msc или через пункт панели управления «Администрирование» — «Службы» (второй способ — вход в msconfig на вкладку «Службы»).

В результате запускается окно со списком служб Windows 10, их состоянием и типом запуска. При двойном клике на любой из них, вы можете остановить или запустить службу, а также изменить тип запуска.

Типы запуска бывают: Автоматически (и отложенный вариант) — запуск службы при входе в Windows 10, вручную — запуск службы в тот момент, когда она потребовалась ОС или какой-либо программе, отключена — служба не может быть запущена.

Кроме этого, вы можете отключить службы с помощью командной строки (от Администратора) с помощью команды sc config «Имя_службы» start=disabled где «Имя_службы» — системное имя, используемое Windows 10, видно в верхнем пункте при просмотре информации о любой из служб по двойному клику).

Дополнительно отмечу, что настройки служб влияют на всех пользователей Windows 10. Сами же эти настройки по умолчанию находятся в ветке реестра HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet services — вы можете предварительно экспортировать данный раздел с помощью редактора реестра, чтобы иметь возможность быстро восстановить значения по умолчанию. Еще лучше — предварительно создать точку восстановления Windows 10, в случае чего ее можно использовать и из безопасного режима.

И еще одно примечание: часть служб можно не только отключить, но и удалить, удалив ненужные вам компоненты Windows 10. Сделать это можно через панель управления (зайти в нее можно через правый клик по пуску) — программы и компоненты — включение или отключение компонентов Windows.

Службы, которые можно отключить

Ниже — список служб Windows 10, которые вы можете отключить при условии, что функции, предоставляемые ими, не используются вами. Также для отдельных служб я привел дополнительные примечания, которые могут помочь принять решение о целесообразности выключения той или иной службы.

- Факс

- NVIDIA Stereoscopic 3D Driver Service (для видеокарт NVidia, если вы не используете 3D стерео изображения)

- Служба общего доступа к портам Net.Tcp

- Рабочие папки

- Служба маршрутизатора AllJoyn

- Удостоверение приложения

- Служба шифрования дисков BitLocker

- Служба поддержки Bluetooth (если вы не используете Bluetooth)

- Служба лицензий клиента (ClipSVC, после отключения могут неправильно работать приложения магазина Windows 10)

- Браузер компьютеров

- Dmwappushservice

- Служба географического положения

- Служба обмена данными (Hyper-V). Службы Hyper-V имеет смысл отключать только если вы не используете виртуальные машины Hyper-V.

- Служба завершения работы в качестве гостя (Hyper-V)

- Служба пульса (Hyper-V)

- Служба сеансов виртуальных машин Hyper-V

- Служба синхронизации времени Hyper-V

- Служба обмена данными (Hyper-V)

- Служба виртуализации удаленных рабочих столов Hyper-V

- Служба наблюдения за датчиками

- Служба данных датчиков

- Служба датчиков

- Функциональные возможности для подключенных пользователей и телеметрия (Это один из пунктов, чтобы отключить слежку Windows 10)

- Общий доступ к подключению к Интернету (ICS). При условии, что вы не используете функции общего доступа к Интернету, например, для раздачи Wi-Fi с ноутбука.

- Сетевая служба Xbox Live

- Superfetch (при условии, что вы используете SSD)

- Диспетчер печати (если вы не используете функции печати, в том числе встроенную в Windows 10 печать в PDF)

- Биометрическая служба Windows

- Удаленный реестр

- Вторичный вход в систему (при условии, что вы его не используете)

Если вам не чужд английский язык, то, пожалуй, самую полную информацию о службах Windows 10 в разных редакциях, параметрах их запуска по умолчанию и безопасных значениях, вы можете почерпнуть на странице blackviper.com/service-configurations/black-vipers-windows-10-service-configurations/.

Программа для отключения служб Windows 10 Easy Service Optimizer

А теперь о бесплатной программе для оптимизации параметров запуска служб Windows 10 — Easy Service Optimizer, которая позволяет легко отключить неиспользуемые службы ОС по трем предустановленным сценариям: Безопасный, Оптимальный и Экстремальным. Внимание: настоятельно рекомендую создать точку восстановления перед использованием программы.

Не ручаюсь, но, возможно, использование такой программы для начинающего пользователя будет более безопасным вариантом, чем отключение служб вручную (а еще лучше начинающему ничего не трогать в параметрах служб), поскольку делает возврат к исходным настройкам более простым.

Интерфейс Easy Service Optimizer на русском языке (если не включился автоматически, зайдите в Options — Languages) и программа не требует установки. После запуска, вы увидите список служб, их текущего состояния и параметров запуска.

Внизу — четыре кнопки, которые позволяют включить состояние служб по умолчанию, безопасный вариант отключения служб, оптимальный и экстремальный. Планируемые изменения сразу отображаются в окне, а по нажатию левой верхней иконки (или выборе в меню «Файл» — «Применить настройки»), параметры применяются.

По двойному клику по любой из служб, можно увидеть ее имя, тип запуска и безопасные значения запуска, которые будут применены программой при выборе различных ее установок. Помимо прочего, через контекстное меню по правому клику на любой службе вы можете удалить ее (не советую).

Скачать Easy Service Optimizer можно бесплатно с официальной страницы sordum.org/8637/easy-service-optimizer-v1-1/ (кнопка для загрузки находится внизу страницы).

Видео про отключение служб Windows 10

И в завершение, как обещал, видео, в котором наглядно демонстрируется то, что было описано выше.

|

0 / 1 / 1 Регистрация: 28.06.2011 Сообщений: 65 |

|

|

1 |

|

Отключение служб04.08.2011, 09:54. Показов 24202. Ответов 4

Подскажите код батника, который остановит следующие службы: И потом у Windows Installer тип запуска установит в «Отключено»

__________________

0 |

|

Programming Эксперт 94731 / 64177 / 26122 Регистрация: 12.04.2006 Сообщений: 116,782 |

04.08.2011, 09:54 |

|

4 |

|

atributz 835 / 349 / 12 Регистрация: 04.10.2009 Сообщений: 589 |

||||

|

04.08.2011, 12:04 |

2 |

|||

|

Посмотрите пожалуйста имена служб в Администрирование-службы-свойства… А в общих чертах код такой

0 |

|

0 / 1 / 1 Регистрация: 28.06.2011 Сообщений: 65 |

|

|

04.08.2011, 12:42 [ТС] |

3 |

|

Спасибо! Хм, а если данной службы нет, то батник просто проигнорирует запись? Тоесть как бы в двух вариантах, что то да сработает start= disabled — а как команду для «ручного» режима написать? (над будет Windos Installer в ручной тип запуска потом перевести)

0 |

|

835 / 349 / 12 Регистрация: 04.10.2009 Сообщений: 589 |

|

|

04.08.2011, 13:34 |

4 |

|

так нельзя писать я же объяснил Windows Installer это так название в списке служб отображается, а системное так сказать имя MSIserver. И для батника нужно заранее узнать его. Если данной службы нет то просто напишет ошибку и ничего не будет. Добавлено через 14 минут Код sc config MSIserver start= demand

0 |

|

0 / 1 / 1 Регистрация: 28.06.2011 Сообщений: 65 |

|

|

04.08.2011, 13:45 [ТС] |

5 |

|

А, ну да, теперь сообразил

0 |

Продолжаю серию статей по администрированию операционной системы Windows. В предыдущей статье работа велась с пакетами обновлений, а в этой с компонентами системы. Дополнительные компоненты расширяют функциональные возможности ОС, но многие из них попросту бесполезны для большинства пользователей. Я предлагаю удобный скрипт отключающий «ненужные» компоненты. Команды скрипта обращаются к средствам DISM и могут быть применимы как к установленной системе, так и к автономному образу. Скрипт определяет версию утилиты dism.exe и подставляет нужные команды. Реализовано ветвление по версии целевой ОС, таким образом что в одном скрипте можно указать отключаемые компоненты для разных версий Windows.

Отключение компонентов данным скриптом обратимо. Я делаю это главным образом для того, чтобы убрать из меню Пуск ссылки на ненужные мне программы. Здесь для примера указано по два компонента для каждой версии Windows, которые будут отключены. Тем, кто будет использовать данный скрипт в своей работе, необходимо дополнить его. Определите компоненты, которые вам не понадобятся и добавьте их отключение в скрипт. Путём нехитрых изменений, можно наоборот — включать компоненты. Для своих нужд Я оставляю только Internet Explorer, Media Player, Windows Search и .NET Framework 3.5.1. Последний отключён производителем в новых версиях Windows, с удалением файлов, и чтобы его включить у меня есть отдельный скрипт, о котором Я напишу позже.

Скрипт

@echo off

title Disabling features in Windows image

set _file=install.wim

set _img=Online

set _mnt=mount

set _tool=7

set _word=Wim

dism /English /LogLevel:1 /Get-Help | find "Version: 6.1" > nul || set _tool=8

if %_tool% GTR 7 set _word=Image

:pre_menu

cls

if not exist %_file% goto :version

dism /English /LogLevel:1 /Get-%_word%Info /%_word%File:%_file%

echo -------------------------------------------------------------------------------

if %ERRORLEVEL% NEQ 0 pause & exit

set /p _ind=Input index or press [Enter] for quit: || exit

if %_ind% EQU 0 goto :version

if %_ind% GTR 0 if %_ind% LEQ 24 goto :ind_menu

goto :pre_menu

:ind_menu

cls

dism /English /LogLevel:1 /Get-%_word%Info /%_word%File:%_file% /Index:%_ind%

echo -------------------------------------------------------------------------------

if %ERRORLEVEL% NEQ 0 pause & goto :pre_menu

choice /c abcdefghijklmnopqrstuvwxyz /n /m "Mount selected image? [m] "

if %ERRORLEVEL% EQU 13 goto :mount

goto :pre_menu

:version

dism /%_img% /English /LogLevel:1 /Get-Help | find "Image Version: 6.1" > nul && goto :disable-7

dism /%_img% /English /LogLevel:1 /Get-Help | find "Image Version: 6.3" > nul && goto :disable-9

dism /%_img% /English /LogLevel:1 /Get-Help | find "Image Version: 10" > nul && goto :disable-A

goto :unmount

:disable-7

cls

echo Getting list of features. Please wait...

dism /%_img% /English /LogLevel:1 /Get-Features /Format:Table > %TEMP%features.txt

echo -------------------------------------------------------------------------------

set /a _num+=1

echo %_num% Disable: WindowsGadgetPlatform

call :state WindowsGadgetPlatform &&^

dism /%_img% /English /LogLevel:1 /Disable-Feature /FeatureName:WindowsGadgetPlatform /NoRestart

echo -------------------------------------------------------------------------------

set /a _num+=1

echo %_num% Disable: MediaCenter

call :state MediaCenter &&^

dism /%_img% /English /LogLevel:1 /Disable-Feature /FeatureName:MediaCenter /NoRestart

echo -------------------------------------------------------------------------------

del %TEMP%features.txt

if not exist %_file% exit

goto :unmount

:disable-9

cls

echo Getting list of features. Please wait...

dism /%_img% /English /LogLevel:1 /Get-Features /Format:Table > %TEMP%features.txt

echo -------------------------------------------------------------------------------

set /a _num+=1

echo %_num% Disable: Printing-Foundation-Features

call :state Printing-Foundation-Features &&^

dism /%_img% /English /LogLevel:1 /Disable-Feature /FeatureName:Printing-Foundation-Features /NoRestart

echo -------------------------------------------------------------------------------

set /a _num+=1

echo %_num% Disable: Windows-Defender-Default-Definitions

call :state Windows-Defender-Default-Definitions &&^

dism /%_img% /English /LogLevel:1 /Disable-Feature /FeatureName:Windows-Defender-Default-Definitions /NoRestart

echo -------------------------------------------------------------------------------

del %TEMP%features.txt

if not exist %_file% exit

goto :unmount

:disable-A

cls

echo Getting list of features. Please wait...

dism /%_img% /English /LogLevel:1 /Get-Features /Format:Table > %TEMP%features.txt

echo -------------------------------------------------------------------------------

set /a _num+=1

echo %_num% Disable: MicrosoftWindowsPowerShellV2Root

call :state MicrosoftWindowsPowerShellV2Root &&^

dism /%_img% /English /LogLevel:1 /Disable-Feature /FeatureName:MicrosoftWindowsPowerShellV2Root /NoRestart

echo -------------------------------------------------------------------------------

set /a _num+=1

echo %_num% Disable: NetFx4-AdvSrvs

call :state NetFx4-AdvSrvs &&^

dism /%_img% /English /LogLevel:1 /Disable-Feature /FeatureName:NetFx4-AdvSrvs /NoRestart

echo -------------------------------------------------------------------------------

del %TEMP%features.txt

if not exist %_file% exit

goto :unmount

:state

findstr %1 %TEMP%features.txt | find "Enable" > nul

exit /b

:mount

cls

md %_mnt%

dism /English /LogLevel:1 /Mount-%_word% /%_word%File:%_file% /Index:%_ind% /MountDir:%_mnt%

if %ERRORLEVEL% NEQ 0 rd %_mnt% & pause & exit

set _img=Image:%_mnt%

goto :version

:unmount

cls

if not %_img%==Online (

dism /English /LogLevel:1 /Unmount-%_word% /MountDir:%_mnt% /Commit

rd %_mnt%

)

set _img=Online

goto :pre_menu

Использование

Данный скрипт может отключать компоненты как в онлайн системе так и в автономном образе. Если в папке запуска отсутствует файл образа — install.wim, то скрипт выполняет отключение компонентов в полностью автоматическом режиме. Если в папке запуска присутствует файл образа — install.wim, то скрипт выполняет считывание из него информацию об имеющихся «индексах» и предлагает ввести номер. После этого отображается расширенная информация о выбранном «индексе» выдаётся запрос на монтирование. Нажатие любой клавиши приводит к возврату, а нажатие клавиши [m] запускает следующую цепочку действий: монтирование образа, отключение компонентов, размонтирование образа, возврат в меню выбора «индеска». После чего можно выбрать другой «индекс» для отключения компонентов. Выбор «индекса» под номером 0 запускает отключение компонентов на «живой» ОС.

Разбор кода

Вначале командой set происходит установка переменных. Можно изменить предполагаемое имя файла образа install.wim (например, на install.esd). Можно изменить имя папки монтирования или задать путь, если папка монтирования должна находится за пределами папки запуска. От установки «уровня» логирования, как в предыдущем скрипте по пакетам обновления, решил отказаться и напрямую прописал во всех командах информирование только об ошибках — /LogLevel:1. Также во всех командах добавил ключ /English чтобы все сообщения отображались на английском языке.

Скрипт может быть запущен на разных версиях ОС, и таким образом обращаться к разным версиям системы DISM, которые отличаются набором команд. Так, в версиях после 6.1 во всех командах, слово Wim заменено на Image, хотя и оставлены старые «наименования» команд для обратной совместимости. В самом начале работы скрипта определяется версия утилиты dism.exe и в дальнейшем во все команды подставляется нужное слово. Без определения версии можно было бы и обойтись, но данный функционал Я использую в своём скрипте по получению информации из образа Windows, поэтому просто не стал переписывать код.

:pre_menu

Предварительное меню. Получение основной информации о wim-файле с контролем ошибок. Если отсутствует файл образа, то запуск в режиме Online. Не нашел информацию о максимальном количестве «индексов» в одном образе и установил значение 24.

:ind_menu

Индексное меню. Получение расширенной информации о выбранном «индексе» в wim-файле с контролем ошибок. Предложение смонтировать «индекс».

:version

Определение версии целевой системы. Если находится необходимая строка, то осуществляется переход к указанной метке. Если строка не обнаруживается, то происходит размонтирование.

:disable-7 :disable-9 :disable-A

Метки целевых систем обслуживания. Я называю Windows 8.1 — девяткой, а Windows 10 — Windows A (кто в теме тот поймёт), поэтому такие имена у меток. Вначале данного блока происходит запрос состояния всех компонентов с сохранением в файл features.txt. В дальнейшем, чтобы ускорить процесс отключения и не пытаться отключить то, что и так отключено, происходит предварительная проверка состояния каждого компонента. В конце блока — удаление временных файлов и размонтирование.

:state

Проверка состояния компонента. Псевдо-функция, возвращающая результат по коду ошибки в глобальную переменную %ERRORLEVEL%. Строка с именем компонента ищется в файле features.txt и если находится и также обнаруживается слово «Enable», то сигнал к отключению.

:mount

Монтирование образа. Предварительно создаётся папка монтирования. Контроль ошибок. Изменяется переменная определяющая спецификацию образа, теперь указывает на путь к автономному образу.

:unmount

Размонтирование образа. Если выполнялось интерактивное обслуживание (/Online), то размонтировать не нужно. Возвращение переменных к исходным значениям.

Возможные проблемы

При обслуживании образа вышестоящей версии на системе нижестоящей версии возможны зависания и ошибки. То есть, не нужно пытаться на Windows 7 обрабатывать файл образа Windows 8.1 или 10. Также для успешного выполнения всех команд требуется отключить Контроль учётных записей — параметр EnableLUA установить в значение 0.

Вопрос

Отключаю все компоненты связанные с печатью и при этом мой принтер продолжает печатать, а сканер — сканировать. Предполагаю, что компоненты печати (например Printing-Foundation-Features и д.р.) используются для расширенных возможностей — например, для установки принтера доступным по сети. Так ли это?

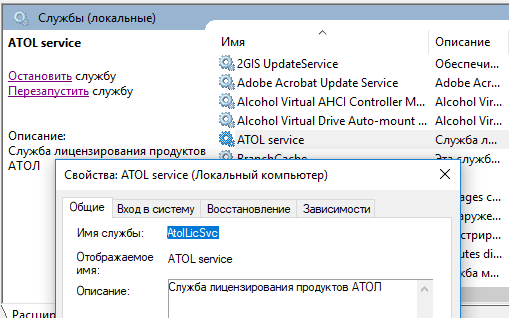

Возникла необходимость автоматизировать для пользователей запуск и остановку определенной службы Windows. Самое просто на первый взгляд, создание батника или Bat файла Windows. Есть и другие варианты, но решил сделать именно через батник.

Вроде все не сложно, но как всегда в Windows все не так просто, или просто, но глупо.

1. Задача:

В системе есть программа, и её Бета-версия. Запуск основной, по ярлыку. Запуск Бета-версии только после запуска службы, по окончанию, отключение этой службы. Ничего сложного нет, зайти в службы и в зависимости от задачи «включить/выключить». Но вот для некоторых сотрудников это целая проблема. Поэтому пишем батник!

2. Структура батника. После поиска структуры батника, пришел к этому варианту:

net start [имя службы в Windows](запустить службу)

3. Меняем отражение расширений файлов. По умолчанию в Windows не отражаются расширения файлов. Правим на примере Windows 10:

— открываем любую папку;

— вверху вкладка «Вид», «Параметры», «изменить параметры папок и поиска»;

— вкладка «Вид», спускаемся до поля «Скрывать расширения для…» — снимаем галку.

Теперь файлы, в частности на рабочем столе имеют вид (на примере TXT файла):

Было «Файл», Стало «Файл.txt»

4. Создаем файл батника. Создаем «txt» файл и переименовываем его в «Запуск службы.txt». Открываем, пишем наш Bat файл:

net start [имя службы в Windows]

Где взять имя службы? Открываем службы, находим нужную, открываем и смотрим поле «Имя службы»:

В итоге у нас будет:

net start AtolLicSvc(Если служба AtolLicSvc, у вас ваш вариант)

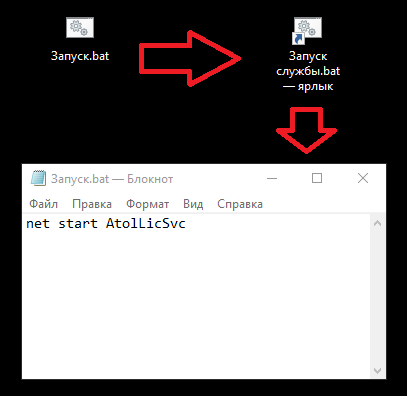

Сохраняем и переименовываем файл с «Запуск службы.txt» в «Запуск службы.bat«

5. Проверяем работу службы. Казалось бы все! Но нет! Это же Windows! Выскакивает окно запуска службы и пропадает. А служба как спала так и спит. Что не так? Все дело в правах админа. Вроде не сложно, но пояснять сотрудникам, запускайте с правами админа, слишком сложно для их понимания! Читаем по быстрому инфу «как запустить bat файл от имени админа автоматический?», ответ:

ничего сложного…

— «правой кнопкой мыши на файле», «свойства»;

— вкладка «ярлык», … эмм… а где она? О_о

6. Вносим правки, создаем ярлык

Логично, вкладки нет, это не ярлык! Создаем из нашего батника «Запуск службы.bat» «Ярлык»: убираем батники подальше от рук пользователей, допустим на диск D. Правой кнопкой мыши на батнике: «отправить», «рабочий стол (создать ярлык)». И вот уже на ярлыке:

— «правой кнопкой мыши на ярлыке», «свойства»;

— вкладка «ярлык», кнопка «Дополнительно»;

— ставим галку «запуск от имени администратора».

7. Повторный запуск службы через BAT файл.

После этих манипуляций, если запустить ярлык «Запуск службы.bat — ярлык», служба стартует, согласно структуре в файле «net start AtolLicSvc»

Для батника который будет останавливать службу, все тоже самое. И да, вариантов решения задачи много, спорить не буду, но описал вариант решения который применил сам.

Источник: http://linuxsql.ru