From Wikipedia, the free encyclopedia

BitLocker option during Windows To Go creation |

|

| Other names | Device Encryption |

|---|---|

| Developer(s) | Microsoft |

| Initial release | January 30, 2007; 16 years ago |

| Operating system | Microsoft Windows |

| Type | Disk encryption software |

| Website | docs.microsoft.com/windows/security/information-protection/bitlocker/bitlocker-overview |

BitLocker is a full volume encryption feature included with Microsoft Windows versions starting with Windows Vista. It is designed to protect data by providing encryption for entire volumes. By default, it uses the AES encryption algorithm in cipher block chaining (CBC) or XTS mode[1] with a 128-bit or 256-bit key.[2][3] CBC is not used over the whole disk; it is applied to each individual sector.[3]

History[edit]

BitLocker originated as a part of Microsoft’s Next-Generation Secure Computing Base architecture in 2004 as a feature tentatively codenamed «Cornerstone»[4][5] and was designed to protect information on devices, particularly if a device was lost or stolen; another feature, titled «Code Integrity Rooting», was designed to validate the integrity of Microsoft Windows boot and system files.[4] When used in conjunction with a compatible Trusted Platform Module (TPM), BitLocker can validate the integrity of boot and system files before decrypting a protected volume; an unsuccessful validation will prohibit access to a protected system.[6][7] BitLocker was briefly called Secure Startup before Windows Vista’s release to manufacturing.[6]

BitLocker is available on:

- Ultimate and Enterprise editions of Windows Vista and Windows 7

- Pro and Enterprise editions of Windows 8 and 8.1[8][2]

- Pro, Enterprise, and Education editions of Windows 10[9]

- Pro, Enterprise, and Education editions of Windows 11[10]

- Windows Server 2008[11] and later[12][8]

Features[edit]

| Developer(s) | Microsoft |

|---|---|

| Initial release | January 30, 2007; 16 years ago |

| Operating system | Microsoft Windows |

| Type | Command |

| License | Proprietary commercial software |

| Website | manage-bde |

Initially, the graphical BitLocker interface in Windows Vista could only encrypt the operating system volume. Starting with Windows Vista with Service Pack 1 and Windows Server 2008, volumes other than the operating system volume could be encrypted using the graphical tool. Still, some aspects of the BitLocker (such as turning autolocking on or off) had to be managed through a command-line tool called manage-bde.wsf.[13]

The version of BitLocker included in Windows 7 and Windows Server 2008 R2 adds the ability to encrypt removable drives. On Windows XP or Windows Vista, read-only access to these drives can be achieved through a program called BitLocker To Go Reader, if FAT16, FAT32 or exFAT filesystems are used.[14] In addition, a new command-line tool called manage-bde replaced the old manage-bde.wsf.[15]

Starting with Windows Server 2012 and Windows 8, Microsoft has complemented BitLocker with the Microsoft Encrypted Hard Drive specification, which allows the cryptographic operations of BitLocker encryption to be offloaded to the storage device’s hardware.[16][17] In addition, BitLocker can now be managed through Windows PowerShell.[18] Finally, Windows 8 introduced Windows To Go in its Enterprise edition, which BitLocker can protect.[19]

Device encryption[edit]

Windows Mobile 6.5, Windows RT and core editions of Windows 8.1 include device encryption, a feature-limited version of BitLocker that encrypts the whole system.[20][21][22] Logging in with a Microsoft account with administrative privileges automatically begins the encryption process. The recovery key is stored to either the Microsoft account or Active Directory, allowing it to be retrieved from any computer. While device encryption is offered on all versions of 8.1, unlike BitLocker, device encryption requires that the device meet the InstantGo (formerly Connected Standby) specifications,[22] which requires solid-state drives, non-removable RAM (to protect against cold boot attacks) and a TPM 2.0 chip.[20][23]

Starting with Windows 10 1703, the requirements for device encryption have changed, requiring a TPM 1.2 or 2.0 module with PCR 7 support, UEFI Secure Boot, and that the device meets Modern Standby requirements or HSTI validation.[24]

In September 2019 a new update was released (KB4516071[25]) changing the default setting for BitLocker when encrypting a self-encrypting hard drive. Now, the default is to use software encryption for newly encrypted drives. This is due to hardware encryption flaws and security concerns related to those issues.[26]

Encryption modes[edit]

Three authentication mechanisms can be used as building blocks to implement BitLocker encryption:[27]

- Transparent operation mode: This mode uses the capabilities of TPM 1.2 hardware to provide for transparent user experience—the user powers up and logs into Windows as usual. The key used for disk encryption is sealed (encrypted) by the TPM chip and will only be released to the OS loader code if the early boot files appear to be unmodified. The pre-OS components of BitLocker achieve this by implementing a Static Root of Trust Measurement—a methodology specified by the Trusted Computing Group (TCG). This mode is vulnerable to a cold boot attack, as it allows a powered-down machine to be booted by an attacker. It is also vulnerable to a sniffing attack, as the volume encryption key is transferred in plain text from the TPM to the CPU during a successful boot.

- User authentication mode: This mode requires that the user provide some authentication to the pre-boot environment in the form of a pre-boot PIN or password.

- USB Key Mode: The user must insert a USB device that contains a startup key into the computer to be able to boot the protected OS. Note that this mode requires that the BIOS on the protected machine supports the reading of USB devices in the pre-OS environment. BitLocker does not support smart cards for pre-boot authentication.[28]

The following combinations of the above authentication mechanisms are supported, all with an optional escrow recovery key:

- TPM only[29]

- TPM + PIN[30]

- TPM + PIN + USB Key[31]

- TPM + USB Key[32]

- USB Key[33]

- Password only[34]

Operation[edit]

BitLocker is a logical volume encryption system. (A volume spans part of a hard disk drive, the whole drive or more than one drive.) When enabled, TPM and BitLocker can ensure the integrity of the trusted boot path (e.g. BIOS and boot sector), in order to prevent most offline physical attacks and boot sector malware.[35]

In order for BitLocker to encrypt the volume holding the operating system, at least two NTFS-formatted volumes are required: one for the operating system (usually C:) and another with a minimum size of 100 MB, which remains unencrypted and boots the operating system.[35] (In case of Windows Vista and Windows Server 2008, however, the volume’s minimum size is 1.5 GB and must have a drive letter.)[36] Unlike previous versions of Windows, Vista’s «diskpart» command-line tool includes the ability to shrink the size of an NTFS volume so that this volume may be created from already allocated space. A tool called the BitLocker Drive Preparation Tool is also available from Microsoft that allows an existing volume on Windows Vista to be shrunk to make room for a new boot volume and for the necessary bootstrapping files to be transferred to it.[37]

Once an alternate boot partition has been created, the TPM module needs to be initialized (assuming that this feature is being used), after which the required disk-encryption key protection mechanisms such as TPM, PIN or USB key are configured.[38] The volume is then encrypted as a background task, something that may take a considerable amount of time with a large disk as every logical sector is read, encrypted and rewritten back to disk.[38] The keys are only protected after the whole volume has been encrypted when the volume is considered secure.[39] BitLocker uses a low-level device driver to encrypt and decrypt all file operations, making interaction with the encrypted volume transparent to applications running on the platform.[38]

Encrypting File System (EFS) may be used in conjunction with BitLocker to provide protection once the operating system is running. Protection of the files from processes and users within the operating system can only be performed using encryption software that operates within Windows, such as EFS. BitLocker and EFS, therefore, offer protection against different classes of attacks.[40]

In Active Directory environments, BitLocker supports optional key escrow to Active Directory, although a schema update may be required for this to work (i.e. if the Active Directory Services are hosted on a Windows version previous to Windows Server 2008).

BitLocker and other full disk encryption systems can be attacked by a rogue boot manager. Once the malicious bootloader captures the secret, it can decrypt the Volume Master Key (VMK), which would then allow access to decrypt or modify any information on an encrypted hard disk. By configuring a TPM to protect the trusted boot pathway, including the BIOS and boot sector, BitLocker can mitigate this threat. (Note that some non-malicious changes to the boot path may cause a Platform Configuration Register check to fail, and thereby generate a false warning.)[35]

Security concerns[edit]

TPM alone is not enough[edit]

The «Transparent operation mode» and «User authentication mode» of BitLocker use TPM hardware to detect if there are unauthorized changes to the pre-boot environment, including the BIOS and MBR. If any unauthorized changes are detected, BitLocker requests a recovery key on a USB device. This cryptographic secret is used to decrypt the Volume Master Key (VMK) and allow the bootup process to continue.[41] However, TPM alone is not enough:

- In February 2008, a group of security researchers published details of a so-called «cold boot attack» that allows full disk encryption systems such as BitLocker to be compromised by booting the machine from removable media, such as a USB drive, into another operating system, then dumping the contents of pre-boot memory.[42] The attack relies on the fact that DRAM retains information for up to several minutes (or even longer, if cooled) after the power has been removed. The Bress/Menz device, described in US Patent 9,514,789, can accomplish this type of attack.[43] Similar full disk encryption mechanisms of other vendors and other operating systems, including Linux and Mac OS X, are vulnerable to the same attack. The authors recommend that computers be powered down when not in physical control of the owner (rather than be left in a sleep mode) and that the encryption software be configured to require a password to boot the machine.[42]

- On 10 November 2015, Microsoft released a security update to mitigate a security vulnerability in BitLocker that allowed authentication to be bypassed by employing a malicious Kerberos key distribution center, if the attacker had physical access to the machine, the machine was part of a domain and had no PIN or USB flash drive protection.[44]

- BitLocker still does not properly support TPM 2.0 security features which, as a result, can lead to a complete bypass of privacy protection when keys are transmitted over Serial Peripheral Interface in a motherboard.[45]

All these attacks require physical access to the system and are thwarted by a secondary protector such as a USB flash drive or PIN code.

Upholding Kerckhoffs’s principle[edit]

Although the AES encryption algorithm used in BitLocker is in the public domain, its implementation in BitLocker, as well as other components of the software, are proprietary; however, the code is available for scrutiny by Microsoft partners and enterprises, subject to a non-disclosure agreement.[46][47]

According to Microsoft sources,[48] BitLocker does not contain an intentionally built-in backdoor, i.e., there is no way for law enforcement to have a guaranteed passage to the data on the user’s drives that is provided by Microsoft. In 2006, the UK Home Office expressed concern over the lack of a backdoor and tried entering into talks with Microsoft to get one introduced.[49] Microsoft developer and cryptographer Niels Ferguson denied the backdoor request and said, «over my dead body.»[50] Microsoft engineers have said that FBI agents also put pressure on them in numerous meetings in order to add a backdoor, although no formal, written request was ever made; Microsoft engineers eventually suggested to the FBI that agents should look for the hard copy of the key that the BitLocker program suggests that its users make.[51]

Niels Ferguson’s position that «back doors are simply not acceptable»[50] is in accordance with Kerckhoffs’s principle. Stated by Netherlands born cryptographer Auguste Kerckhoffs in the 19th century, the principle holds that a cryptosystem should be secure, even if everything about the system, except the key, is public knowledge.

Other concerns[edit]

Starting with Windows 8 and Windows Server 2012, Microsoft removed the Elephant Diffuser from the BitLocker scheme for no declared reason.[52] Dan Rosendorf’s research shows that removing the Elephant Diffuser had an «undeniably negative impact» on the security of BitLocker encryption against a targeted attack.[53] Microsoft later cited performance concerns, and noncompliance with the Federal Information Processing Standards (FIPS), to justify the diffuser’s removal.[54] Starting with Windows 10 version 1511, however, Microsoft added a new FIPS-compliant XTS-AES encryption algorithm to BitLocker.[1] Starting with Windows 10 version 1803, Microsoft added a new feature called «Kernel DMA Protection» to BitLocker, against DMA attacks via Thunderbolt 3 ports.[55][56]

In October 2017, it was reported that a flaw (ROCA vulnerability) in a code library developed by Infineon, which had been in widespread use in security products such as smartcards and TPMs, enabled private keys to be inferred from public keys. This could allow an attacker to bypass BitLocker encryption when an affected TPM chip is used.[57] Microsoft released an updated version of the firmware for Infineon TPM chips that fixes the flaw via Windows Update.[58]

See also[edit]

- Features new to Windows Vista

- List of Microsoft Windows components

- Vista IO technologies

- Next-Generation Secure Computing Base

- FileVault

References[edit]

- ^ a b Hakala, Trudy (January 29, 2020). «What’s new in Windows 10, versions 1507 and 1511». TechNet. Microsoft. Retrieved March 7, 2020.

- ^ a b «Windows BitLocker Drive Encryption Frequently Asked Questions». TechNet Library. Microsoft. March 22, 2012. Retrieved March 7, 2020.

- ^ a b Ferguson, Niels (August 2006). «AES-CBC + Elephant Diffuser: A Disk Encryption Algorithm for Windows Vista» (PDF). Microsoft. Retrieved March 7, 2020.

- ^ a b Biddle, Peter (2004). «Next-Generation Secure Computing Base». Microsoft. Archived from the original (PPT) on August 27, 2006. Retrieved March 7, 2020.

- ^ Thurrott, Paul (September 9, 2005). «Pre-PDC Exclusive: Windows Vista Product Editions». Supersite for Windows. Penton. Archived from the original on April 2, 2015. Retrieved March 7, 2020.

- ^ a b Microsoft (April 22, 2005). «Secure Startup–Full Volume Encryption: Technical Overview» (DOC). Retrieved March 7, 2020.

- ^ Microsoft (April 21, 2005). «Secure Startup – Full Volume Encryption: Executive Overview» (DOC). Retrieved March 7, 2020.

- ^ a b «What’s New in BitLocker». TechNet Library. Microsoft. August 31, 2016. Retrieved March 7, 2020.

- ^ «Compare Windows 10 Editions». Windows for Business. Microsoft. Retrieved March 7, 2020.

- ^ «Finding your BitLocker recovery key in Windows». Windows support. Microsoft. Retrieved December 2, 2021.

- ^ «BitLocker Drive Encryption in Windows Vista». TechNet. Microsoft. Archived from the original on November 17, 2016. Retrieved March 7, 2020.

- ^ «BitLocker Drive Encryption Overview». TechNet. Microsoft. November 17, 2009. Retrieved March 7, 2020.

- ^ Hynes, Byron (September 8, 2016). «Advances in BitLocker Drive Encryption». TechNet Magazine. Microsoft. Retrieved March 7, 2020.

- ^ «Description of BitLocker To Go Reader». Microsoft. Archived from the original on September 24, 2019. Retrieved April 25, 2017.

- ^ «Enabling BitLocker by Using the Command Line». TechNet. Microsoft. September 12, 2012. Retrieved March 7, 2020.

- ^ «Encrypted Hard Drive». TechNet. Microsoft. August 31, 2016. Retrieved March 7, 2020.

- ^ «Encrypted Hard Drive Device Guide». MSDN. Microsoft. June 1, 2017. Retrieved March 7, 2020.

- ^ «BitLocker». TechNet. Microsoft. Retrieved March 7, 2020.

- ^ «Windows To Go: Frequently Asked Questions». TechNet. Microsoft. October 23, 2013. Retrieved March 7, 2020.

- ^ a b «Device Encryption». Device Encryption. Microsoft. November 18, 2015. Retrieved March 7, 2020.

- ^ Cunningham, Andrew (October 17, 2013). «Windows 8.1 includes seamless, automatic disk encryption—if your PC supports it». Ars Technica. Condé Nast. Retrieved March 7, 2020.

- ^ a b «Help protect your files with device encryption». Windows Help portal. Microsoft. Archived from the original on May 2, 2016. Retrieved March 7, 2020.

- ^ Thurrott, Paul (June 4, 2013). «In Blue: Device Encryption». Paul Thurrott’s SuperSite for Windows. Penton Media. Archived from the original on June 9, 2013. Retrieved March 7, 2020.

- ^ «BitLocker drive encryption in Windows 10 for OEMs». docs.microsoft.com. November 16, 2018. Retrieved March 7, 2020.

- ^ «September 24, 2019—KB4516071 (OS Build 16299.1420)». support.microsoft.com. Retrieved March 7, 2020.

- ^ Cimpanu, Catalin (November 5, 2018). «Flaws in self-encrypting SSDs let attackers bypass disk encryption». www.zdnet.com. Retrieved March 7, 2020.

- ^ «BitLocker Drive Encryption». Data Encryption Toolkit for Mobile PCs: Security Analysis. Microsoft. April 4, 2007. Archived from the original on October 23, 2007. Retrieved March 7, 2020.

- ^ Dansimp. «Using BitLocker with other programs FAQ (Windows 10) — Windows security». docs.microsoft.com. Retrieved July 27, 2022.

- ^ «ProtectKeyWithTPM method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ «ProtectKeyWithTPMAndPIN method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ «ProtectKeyWithTPMAndPINAndStartupKey method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ «ProtectKeyWithTPMAndStartupKey method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ «ProtectKeyWithExternalKey method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ «ProtectKeyWithNumericalPassword method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ a b c «BitLocker Drive Encryption in Windows 7: Frequently Asked Questions». TechNet. Microsoft. September 12, 2012. Retrieved March 7, 2020.

- ^ «Windows BitLocker Drive Encryption Step-by-Step Guide». TechNet. Microsoft. July 2, 2012. Retrieved March 7, 2020.

- ^ «Description of the BitLocker Drive Preparation Tool». Microsoft. December 21, 2011. Retrieved March 7, 2020.

- ^ a b c Andrew, Bettany; Halsey, Mike (2013). Exam Ref 70-687: Configuring Windows 8 (1 ed.). Microsoft Press. p. 307. ISBN 978-0-7356-7392-2. OCLC 851209981.

- ^ Jerry, Honeycutt (2012). Introducing Windows 8: An Overview for IT professionals. Microsoft. p. 121. ISBN 978-0-7356-7050-1. OCLC 819519777.

- ^ Ou, George (February 28, 2007). «Prevent data theft with Windows Vista’s Encrypted File System (EFS) and BitLocker». TechRepublic. CBS Interactive. Retrieved March 7, 2020.

- ^ Byron, Hynes (September 7, 2016). «Keys to Protecting Data with BitLocker Drive Encryption». TechNet Magazine. Microsoft. Retrieved March 7, 2020.

- ^ a b Halderman, J. Alex; Schoen, Seth D.; Heninger, Nadia; Clarkson, William; Paul, William; Calandrino, Joseph A.; Feldman, Ariel J.; Appelbaum, Jacob; Felten, Edward W (February 21, 2008). Lest We Remember: Cold Boot Attacks on Encryption Keys (PDF) (Thesis). Princeton University. Retrieved March 7, 2020.

- ^ «Systems and methods for safely moving short term memory devices while preserving, protecting and examining their digital data». Retrieved March 7, 2020.

- ^ «Microsoft Security Bulletin MS15-122 – Important». Security TechCenter. Microsoft. October 11, 2017. Retrieved March 7, 2020.

- ^ «From Stolen Laptop to Inside the Company Network». Dolos Group. July 28, 2021. Retrieved December 2, 2021.

- ^ Thurrott, Paul (June 10, 2015). «No Back Doors: Microsoft Opens Windows Source Code to EU Governments». Petri. Retrieved March 7, 2020.

- ^ «Shared Source Initiative». www.microsoft.com. Retrieved March 7, 2020.

- ^ «Back-door nonsense». System Integrity Team Blog. Microsoft. March 2, 2006. Retrieved March 7, 2020.

- ^ Stone-Lee, Ollie (February 16, 2006). «UK holds Microsoft security talks». BBC. Retrieved March 7, 2020.

- ^ a b Evers, Joris (March 6, 2006). «Microsoft: Vista won’t get a backdoor». CNET. CBS Interactive. Retrieved March 7, 2020.

- ^ Franceschi-Bicchierai, Lorenzo (September 11, 2013). «Did the FBI Lean On Microsoft for Access to Its Encryption Software?». Mashable. Retrieved March 7, 2020.

- ^ «BitLocker Overview». technet.microsoft.com. August 31, 2016. Retrieved March 7, 2020.

- ^ Rosendorf, Dan (May 23, 2013). «Bitlocker: A little about the internals and what changed in Windows 8» (PDF). Archived from the original (PDF) on October 22, 2021. Retrieved March 7, 2020.

- ^ Lee, Micah (June 4, 2015). «Microsoft Gives Details About Its Controversial Disk Encryption». The Intercept. Retrieved March 7, 2020.

- ^ «Blocking the SBP-2 driver and Thunderbolt controllers to reduce 1394 DMA and Thunderbolt DMA threats to BitLocker». Microsoft. November 7, 2018. Retrieved March 7, 2020.

- ^ «Kernel DMA Protection for Thunderbolt™ 3». Microsoft. March 26, 2019. Retrieved March 16, 2020.

- ^ Goodin, Dan (October 16, 2017). «Millions of high-security crypto keys crippled by newly discovered flaw». Ars Technica. Condé Nast. Retrieved March 7, 2020.

- ^ Busvine, Douglas (October 16, 2017). «Infineon says has fixed encryption flaw found by researchers». Reuters. Retrieved March 7, 2020.

External links[edit]

- BitLocker Drive Encryption Technical Overview

- System Integrity Team Blog

From Wikipedia, the free encyclopedia

BitLocker option during Windows To Go creation |

|

| Other names | Device Encryption |

|---|---|

| Developer(s) | Microsoft |

| Initial release | January 30, 2007; 16 years ago |

| Operating system | Microsoft Windows |

| Type | Disk encryption software |

| Website | docs.microsoft.com/windows/security/information-protection/bitlocker/bitlocker-overview |

BitLocker is a full volume encryption feature included with Microsoft Windows versions starting with Windows Vista. It is designed to protect data by providing encryption for entire volumes. By default, it uses the AES encryption algorithm in cipher block chaining (CBC) or XTS mode[1] with a 128-bit or 256-bit key.[2][3] CBC is not used over the whole disk; it is applied to each individual sector.[3]

History[edit]

BitLocker originated as a part of Microsoft’s Next-Generation Secure Computing Base architecture in 2004 as a feature tentatively codenamed «Cornerstone»[4][5] and was designed to protect information on devices, particularly if a device was lost or stolen; another feature, titled «Code Integrity Rooting», was designed to validate the integrity of Microsoft Windows boot and system files.[4] When used in conjunction with a compatible Trusted Platform Module (TPM), BitLocker can validate the integrity of boot and system files before decrypting a protected volume; an unsuccessful validation will prohibit access to a protected system.[6][7] BitLocker was briefly called Secure Startup before Windows Vista’s release to manufacturing.[6]

BitLocker is available on:

- Ultimate and Enterprise editions of Windows Vista and Windows 7

- Pro and Enterprise editions of Windows 8 and 8.1[8][2]

- Pro, Enterprise, and Education editions of Windows 10[9]

- Pro, Enterprise, and Education editions of Windows 11[10]

- Windows Server 2008[11] and later[12][8]

Features[edit]

| Developer(s) | Microsoft |

|---|---|

| Initial release | January 30, 2007; 16 years ago |

| Operating system | Microsoft Windows |

| Type | Command |

| License | Proprietary commercial software |

| Website | manage-bde |

Initially, the graphical BitLocker interface in Windows Vista could only encrypt the operating system volume. Starting with Windows Vista with Service Pack 1 and Windows Server 2008, volumes other than the operating system volume could be encrypted using the graphical tool. Still, some aspects of the BitLocker (such as turning autolocking on or off) had to be managed through a command-line tool called manage-bde.wsf.[13]

The version of BitLocker included in Windows 7 and Windows Server 2008 R2 adds the ability to encrypt removable drives. On Windows XP or Windows Vista, read-only access to these drives can be achieved through a program called BitLocker To Go Reader, if FAT16, FAT32 or exFAT filesystems are used.[14] In addition, a new command-line tool called manage-bde replaced the old manage-bde.wsf.[15]

Starting with Windows Server 2012 and Windows 8, Microsoft has complemented BitLocker with the Microsoft Encrypted Hard Drive specification, which allows the cryptographic operations of BitLocker encryption to be offloaded to the storage device’s hardware.[16][17] In addition, BitLocker can now be managed through Windows PowerShell.[18] Finally, Windows 8 introduced Windows To Go in its Enterprise edition, which BitLocker can protect.[19]

Device encryption[edit]

Windows Mobile 6.5, Windows RT and core editions of Windows 8.1 include device encryption, a feature-limited version of BitLocker that encrypts the whole system.[20][21][22] Logging in with a Microsoft account with administrative privileges automatically begins the encryption process. The recovery key is stored to either the Microsoft account or Active Directory, allowing it to be retrieved from any computer. While device encryption is offered on all versions of 8.1, unlike BitLocker, device encryption requires that the device meet the InstantGo (formerly Connected Standby) specifications,[22] which requires solid-state drives, non-removable RAM (to protect against cold boot attacks) and a TPM 2.0 chip.[20][23]

Starting with Windows 10 1703, the requirements for device encryption have changed, requiring a TPM 1.2 or 2.0 module with PCR 7 support, UEFI Secure Boot, and that the device meets Modern Standby requirements or HSTI validation.[24]

In September 2019 a new update was released (KB4516071[25]) changing the default setting for BitLocker when encrypting a self-encrypting hard drive. Now, the default is to use software encryption for newly encrypted drives. This is due to hardware encryption flaws and security concerns related to those issues.[26]

Encryption modes[edit]

Three authentication mechanisms can be used as building blocks to implement BitLocker encryption:[27]

- Transparent operation mode: This mode uses the capabilities of TPM 1.2 hardware to provide for transparent user experience—the user powers up and logs into Windows as usual. The key used for disk encryption is sealed (encrypted) by the TPM chip and will only be released to the OS loader code if the early boot files appear to be unmodified. The pre-OS components of BitLocker achieve this by implementing a Static Root of Trust Measurement—a methodology specified by the Trusted Computing Group (TCG). This mode is vulnerable to a cold boot attack, as it allows a powered-down machine to be booted by an attacker. It is also vulnerable to a sniffing attack, as the volume encryption key is transferred in plain text from the TPM to the CPU during a successful boot.

- User authentication mode: This mode requires that the user provide some authentication to the pre-boot environment in the form of a pre-boot PIN or password.

- USB Key Mode: The user must insert a USB device that contains a startup key into the computer to be able to boot the protected OS. Note that this mode requires that the BIOS on the protected machine supports the reading of USB devices in the pre-OS environment. BitLocker does not support smart cards for pre-boot authentication.[28]

The following combinations of the above authentication mechanisms are supported, all with an optional escrow recovery key:

- TPM only[29]

- TPM + PIN[30]

- TPM + PIN + USB Key[31]

- TPM + USB Key[32]

- USB Key[33]

- Password only[34]

Operation[edit]

BitLocker is a logical volume encryption system. (A volume spans part of a hard disk drive, the whole drive or more than one drive.) When enabled, TPM and BitLocker can ensure the integrity of the trusted boot path (e.g. BIOS and boot sector), in order to prevent most offline physical attacks and boot sector malware.[35]

In order for BitLocker to encrypt the volume holding the operating system, at least two NTFS-formatted volumes are required: one for the operating system (usually C:) and another with a minimum size of 100 MB, which remains unencrypted and boots the operating system.[35] (In case of Windows Vista and Windows Server 2008, however, the volume’s minimum size is 1.5 GB and must have a drive letter.)[36] Unlike previous versions of Windows, Vista’s «diskpart» command-line tool includes the ability to shrink the size of an NTFS volume so that this volume may be created from already allocated space. A tool called the BitLocker Drive Preparation Tool is also available from Microsoft that allows an existing volume on Windows Vista to be shrunk to make room for a new boot volume and for the necessary bootstrapping files to be transferred to it.[37]

Once an alternate boot partition has been created, the TPM module needs to be initialized (assuming that this feature is being used), after which the required disk-encryption key protection mechanisms such as TPM, PIN or USB key are configured.[38] The volume is then encrypted as a background task, something that may take a considerable amount of time with a large disk as every logical sector is read, encrypted and rewritten back to disk.[38] The keys are only protected after the whole volume has been encrypted when the volume is considered secure.[39] BitLocker uses a low-level device driver to encrypt and decrypt all file operations, making interaction with the encrypted volume transparent to applications running on the platform.[38]

Encrypting File System (EFS) may be used in conjunction with BitLocker to provide protection once the operating system is running. Protection of the files from processes and users within the operating system can only be performed using encryption software that operates within Windows, such as EFS. BitLocker and EFS, therefore, offer protection against different classes of attacks.[40]

In Active Directory environments, BitLocker supports optional key escrow to Active Directory, although a schema update may be required for this to work (i.e. if the Active Directory Services are hosted on a Windows version previous to Windows Server 2008).

BitLocker and other full disk encryption systems can be attacked by a rogue boot manager. Once the malicious bootloader captures the secret, it can decrypt the Volume Master Key (VMK), which would then allow access to decrypt or modify any information on an encrypted hard disk. By configuring a TPM to protect the trusted boot pathway, including the BIOS and boot sector, BitLocker can mitigate this threat. (Note that some non-malicious changes to the boot path may cause a Platform Configuration Register check to fail, and thereby generate a false warning.)[35]

Security concerns[edit]

TPM alone is not enough[edit]

The «Transparent operation mode» and «User authentication mode» of BitLocker use TPM hardware to detect if there are unauthorized changes to the pre-boot environment, including the BIOS and MBR. If any unauthorized changes are detected, BitLocker requests a recovery key on a USB device. This cryptographic secret is used to decrypt the Volume Master Key (VMK) and allow the bootup process to continue.[41] However, TPM alone is not enough:

- In February 2008, a group of security researchers published details of a so-called «cold boot attack» that allows full disk encryption systems such as BitLocker to be compromised by booting the machine from removable media, such as a USB drive, into another operating system, then dumping the contents of pre-boot memory.[42] The attack relies on the fact that DRAM retains information for up to several minutes (or even longer, if cooled) after the power has been removed. The Bress/Menz device, described in US Patent 9,514,789, can accomplish this type of attack.[43] Similar full disk encryption mechanisms of other vendors and other operating systems, including Linux and Mac OS X, are vulnerable to the same attack. The authors recommend that computers be powered down when not in physical control of the owner (rather than be left in a sleep mode) and that the encryption software be configured to require a password to boot the machine.[42]

- On 10 November 2015, Microsoft released a security update to mitigate a security vulnerability in BitLocker that allowed authentication to be bypassed by employing a malicious Kerberos key distribution center, if the attacker had physical access to the machine, the machine was part of a domain and had no PIN or USB flash drive protection.[44]

- BitLocker still does not properly support TPM 2.0 security features which, as a result, can lead to a complete bypass of privacy protection when keys are transmitted over Serial Peripheral Interface in a motherboard.[45]

All these attacks require physical access to the system and are thwarted by a secondary protector such as a USB flash drive or PIN code.

Upholding Kerckhoffs’s principle[edit]

Although the AES encryption algorithm used in BitLocker is in the public domain, its implementation in BitLocker, as well as other components of the software, are proprietary; however, the code is available for scrutiny by Microsoft partners and enterprises, subject to a non-disclosure agreement.[46][47]

According to Microsoft sources,[48] BitLocker does not contain an intentionally built-in backdoor, i.e., there is no way for law enforcement to have a guaranteed passage to the data on the user’s drives that is provided by Microsoft. In 2006, the UK Home Office expressed concern over the lack of a backdoor and tried entering into talks with Microsoft to get one introduced.[49] Microsoft developer and cryptographer Niels Ferguson denied the backdoor request and said, «over my dead body.»[50] Microsoft engineers have said that FBI agents also put pressure on them in numerous meetings in order to add a backdoor, although no formal, written request was ever made; Microsoft engineers eventually suggested to the FBI that agents should look for the hard copy of the key that the BitLocker program suggests that its users make.[51]

Niels Ferguson’s position that «back doors are simply not acceptable»[50] is in accordance with Kerckhoffs’s principle. Stated by Netherlands born cryptographer Auguste Kerckhoffs in the 19th century, the principle holds that a cryptosystem should be secure, even if everything about the system, except the key, is public knowledge.

Other concerns[edit]

Starting with Windows 8 and Windows Server 2012, Microsoft removed the Elephant Diffuser from the BitLocker scheme for no declared reason.[52] Dan Rosendorf’s research shows that removing the Elephant Diffuser had an «undeniably negative impact» on the security of BitLocker encryption against a targeted attack.[53] Microsoft later cited performance concerns, and noncompliance with the Federal Information Processing Standards (FIPS), to justify the diffuser’s removal.[54] Starting with Windows 10 version 1511, however, Microsoft added a new FIPS-compliant XTS-AES encryption algorithm to BitLocker.[1] Starting with Windows 10 version 1803, Microsoft added a new feature called «Kernel DMA Protection» to BitLocker, against DMA attacks via Thunderbolt 3 ports.[55][56]

In October 2017, it was reported that a flaw (ROCA vulnerability) in a code library developed by Infineon, which had been in widespread use in security products such as smartcards and TPMs, enabled private keys to be inferred from public keys. This could allow an attacker to bypass BitLocker encryption when an affected TPM chip is used.[57] Microsoft released an updated version of the firmware for Infineon TPM chips that fixes the flaw via Windows Update.[58]

See also[edit]

- Features new to Windows Vista

- List of Microsoft Windows components

- Vista IO technologies

- Next-Generation Secure Computing Base

- FileVault

References[edit]

- ^ a b Hakala, Trudy (January 29, 2020). «What’s new in Windows 10, versions 1507 and 1511». TechNet. Microsoft. Retrieved March 7, 2020.

- ^ a b «Windows BitLocker Drive Encryption Frequently Asked Questions». TechNet Library. Microsoft. March 22, 2012. Retrieved March 7, 2020.

- ^ a b Ferguson, Niels (August 2006). «AES-CBC + Elephant Diffuser: A Disk Encryption Algorithm for Windows Vista» (PDF). Microsoft. Retrieved March 7, 2020.

- ^ a b Biddle, Peter (2004). «Next-Generation Secure Computing Base». Microsoft. Archived from the original (PPT) on August 27, 2006. Retrieved March 7, 2020.

- ^ Thurrott, Paul (September 9, 2005). «Pre-PDC Exclusive: Windows Vista Product Editions». Supersite for Windows. Penton. Archived from the original on April 2, 2015. Retrieved March 7, 2020.

- ^ a b Microsoft (April 22, 2005). «Secure Startup–Full Volume Encryption: Technical Overview» (DOC). Retrieved March 7, 2020.

- ^ Microsoft (April 21, 2005). «Secure Startup – Full Volume Encryption: Executive Overview» (DOC). Retrieved March 7, 2020.

- ^ a b «What’s New in BitLocker». TechNet Library. Microsoft. August 31, 2016. Retrieved March 7, 2020.

- ^ «Compare Windows 10 Editions». Windows for Business. Microsoft. Retrieved March 7, 2020.

- ^ «Finding your BitLocker recovery key in Windows». Windows support. Microsoft. Retrieved December 2, 2021.

- ^ «BitLocker Drive Encryption in Windows Vista». TechNet. Microsoft. Archived from the original on November 17, 2016. Retrieved March 7, 2020.

- ^ «BitLocker Drive Encryption Overview». TechNet. Microsoft. November 17, 2009. Retrieved March 7, 2020.

- ^ Hynes, Byron (September 8, 2016). «Advances in BitLocker Drive Encryption». TechNet Magazine. Microsoft. Retrieved March 7, 2020.

- ^ «Description of BitLocker To Go Reader». Microsoft. Archived from the original on September 24, 2019. Retrieved April 25, 2017.

- ^ «Enabling BitLocker by Using the Command Line». TechNet. Microsoft. September 12, 2012. Retrieved March 7, 2020.

- ^ «Encrypted Hard Drive». TechNet. Microsoft. August 31, 2016. Retrieved March 7, 2020.

- ^ «Encrypted Hard Drive Device Guide». MSDN. Microsoft. June 1, 2017. Retrieved March 7, 2020.

- ^ «BitLocker». TechNet. Microsoft. Retrieved March 7, 2020.

- ^ «Windows To Go: Frequently Asked Questions». TechNet. Microsoft. October 23, 2013. Retrieved March 7, 2020.

- ^ a b «Device Encryption». Device Encryption. Microsoft. November 18, 2015. Retrieved March 7, 2020.

- ^ Cunningham, Andrew (October 17, 2013). «Windows 8.1 includes seamless, automatic disk encryption—if your PC supports it». Ars Technica. Condé Nast. Retrieved March 7, 2020.

- ^ a b «Help protect your files with device encryption». Windows Help portal. Microsoft. Archived from the original on May 2, 2016. Retrieved March 7, 2020.

- ^ Thurrott, Paul (June 4, 2013). «In Blue: Device Encryption». Paul Thurrott’s SuperSite for Windows. Penton Media. Archived from the original on June 9, 2013. Retrieved March 7, 2020.

- ^ «BitLocker drive encryption in Windows 10 for OEMs». docs.microsoft.com. November 16, 2018. Retrieved March 7, 2020.

- ^ «September 24, 2019—KB4516071 (OS Build 16299.1420)». support.microsoft.com. Retrieved March 7, 2020.

- ^ Cimpanu, Catalin (November 5, 2018). «Flaws in self-encrypting SSDs let attackers bypass disk encryption». www.zdnet.com. Retrieved March 7, 2020.

- ^ «BitLocker Drive Encryption». Data Encryption Toolkit for Mobile PCs: Security Analysis. Microsoft. April 4, 2007. Archived from the original on October 23, 2007. Retrieved March 7, 2020.

- ^ Dansimp. «Using BitLocker with other programs FAQ (Windows 10) — Windows security». docs.microsoft.com. Retrieved July 27, 2022.

- ^ «ProtectKeyWithTPM method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ «ProtectKeyWithTPMAndPIN method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ «ProtectKeyWithTPMAndPINAndStartupKey method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ «ProtectKeyWithTPMAndStartupKey method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ «ProtectKeyWithExternalKey method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ «ProtectKeyWithNumericalPassword method of the Win32_EncryptableVolume class». MSDN Library. Microsoft. March 31, 2018. Retrieved March 7, 2020.

- ^ a b c «BitLocker Drive Encryption in Windows 7: Frequently Asked Questions». TechNet. Microsoft. September 12, 2012. Retrieved March 7, 2020.

- ^ «Windows BitLocker Drive Encryption Step-by-Step Guide». TechNet. Microsoft. July 2, 2012. Retrieved March 7, 2020.

- ^ «Description of the BitLocker Drive Preparation Tool». Microsoft. December 21, 2011. Retrieved March 7, 2020.

- ^ a b c Andrew, Bettany; Halsey, Mike (2013). Exam Ref 70-687: Configuring Windows 8 (1 ed.). Microsoft Press. p. 307. ISBN 978-0-7356-7392-2. OCLC 851209981.

- ^ Jerry, Honeycutt (2012). Introducing Windows 8: An Overview for IT professionals. Microsoft. p. 121. ISBN 978-0-7356-7050-1. OCLC 819519777.

- ^ Ou, George (February 28, 2007). «Prevent data theft with Windows Vista’s Encrypted File System (EFS) and BitLocker». TechRepublic. CBS Interactive. Retrieved March 7, 2020.

- ^ Byron, Hynes (September 7, 2016). «Keys to Protecting Data with BitLocker Drive Encryption». TechNet Magazine. Microsoft. Retrieved March 7, 2020.

- ^ a b Halderman, J. Alex; Schoen, Seth D.; Heninger, Nadia; Clarkson, William; Paul, William; Calandrino, Joseph A.; Feldman, Ariel J.; Appelbaum, Jacob; Felten, Edward W (February 21, 2008). Lest We Remember: Cold Boot Attacks on Encryption Keys (PDF) (Thesis). Princeton University. Retrieved March 7, 2020.

- ^ «Systems and methods for safely moving short term memory devices while preserving, protecting and examining their digital data». Retrieved March 7, 2020.

- ^ «Microsoft Security Bulletin MS15-122 – Important». Security TechCenter. Microsoft. October 11, 2017. Retrieved March 7, 2020.

- ^ «From Stolen Laptop to Inside the Company Network». Dolos Group. July 28, 2021. Retrieved December 2, 2021.

- ^ Thurrott, Paul (June 10, 2015). «No Back Doors: Microsoft Opens Windows Source Code to EU Governments». Petri. Retrieved March 7, 2020.

- ^ «Shared Source Initiative». www.microsoft.com. Retrieved March 7, 2020.

- ^ «Back-door nonsense». System Integrity Team Blog. Microsoft. March 2, 2006. Retrieved March 7, 2020.

- ^ Stone-Lee, Ollie (February 16, 2006). «UK holds Microsoft security talks». BBC. Retrieved March 7, 2020.

- ^ a b Evers, Joris (March 6, 2006). «Microsoft: Vista won’t get a backdoor». CNET. CBS Interactive. Retrieved March 7, 2020.

- ^ Franceschi-Bicchierai, Lorenzo (September 11, 2013). «Did the FBI Lean On Microsoft for Access to Its Encryption Software?». Mashable. Retrieved March 7, 2020.

- ^ «BitLocker Overview». technet.microsoft.com. August 31, 2016. Retrieved March 7, 2020.

- ^ Rosendorf, Dan (May 23, 2013). «Bitlocker: A little about the internals and what changed in Windows 8» (PDF). Archived from the original (PDF) on October 22, 2021. Retrieved March 7, 2020.

- ^ Lee, Micah (June 4, 2015). «Microsoft Gives Details About Its Controversial Disk Encryption». The Intercept. Retrieved March 7, 2020.

- ^ «Blocking the SBP-2 driver and Thunderbolt controllers to reduce 1394 DMA and Thunderbolt DMA threats to BitLocker». Microsoft. November 7, 2018. Retrieved March 7, 2020.

- ^ «Kernel DMA Protection for Thunderbolt™ 3». Microsoft. March 26, 2019. Retrieved March 16, 2020.

- ^ Goodin, Dan (October 16, 2017). «Millions of high-security crypto keys crippled by newly discovered flaw». Ars Technica. Condé Nast. Retrieved March 7, 2020.

- ^ Busvine, Douglas (October 16, 2017). «Infineon says has fixed encryption flaw found by researchers». Reuters. Retrieved March 7, 2020.

External links[edit]

- BitLocker Drive Encryption Technical Overview

- System Integrity Team Blog

Полный обзор встроенной утилиты для шифрования данных. Рассказываем, что такое BitLocker, зачем он нужен и как им пользоваться.

Речь идет о специализированном программном обеспечении компании Microsoft. Его ключевая задача зашифровать содержимое жестких дисков, установленных в компьютер. Это необходимо для их защиты даже в случае утери устройства.

Что такое шифрование?

Если не вдаваться в подробности, то шифрование — это процесс сокрытия содержимого жесткого диска или отдельных файлов за специальным ключом, который практически невозможно подобрать извне.

После шифрования все файлы на диске представляются в видоизмененном виде, и их может просматривать только владелец.

Для чего это все нужно?

Шифрование помогает скрыть файлы от потенциальных злоумышленников. Например, если кто-то украдет ваш ноутбук или компьютер. Для преступника не составит труда извлечь из устройства накопитель, а потом подключить его к другому компьютеру и достать оттуда что заблагорассудится.

Если же файлы на диске окажутся зашифрованы, то злоумышленник не сможет их использовать. Без ключа расшифровать их не получится. А ключ будет только у владельца, то есть у вас.

Так можно спасти все личные данные и оставить потенциальных грабителей без компромата и личных данных.

Требования для настройки шифрования в Windows

Настройка шифрования не составляет особого труда. Но перед тем как начать, следует проверить, соблюдены ли минимальные системные требования.

BitLocker работает со следующими операционными системами:

- Windows 7 (Enterprise и Ultimate версии),

- Windows 8 (Pro и Enterprise версии),

- Windows 10 (Pro, Enterprise версии и версия для образовательных учреждений).

Так что, возможно, вам придется обновить свой компьютер до самого свежего программного обеспечения.

Помимо этого в вашем компьютере должен быть микрочип Trusted Platform Module (или сокращенно TPM). Это специальный процессор, обеспечивающий поддержку шифрования. Его ставят почти во все современные компьютеры и ноутбуки.

Одного лишь наличия TPM недостаточно. Его должен поддерживать установленный BIOS. Также ваша версия BIOS должна поддерживать работу с внешними USB-устройствами (с этим проблем возникнуть не должно).

На жестком диске компьютера должно быть два раздела в формате NTFS: один — с установленной Windows и системными компонентами, второй с остальными файлами (в более свежих версиях ОС это условие соблюдать не обязательно).

Также у вас должен быть бесперебойный доступ к электричеству. В процессе шифрования компьютер не должен выключаться. Из-за этого могут повредиться системные файлы.

Проверяем компьютер на наличие поддержки BitLocker

Чтобы убедиться в том, что ваша система поддерживает шифрование:

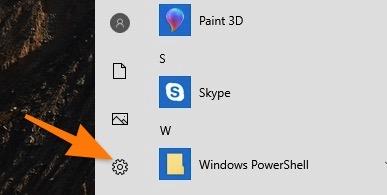

- Открываем меню «Пуск».

Кликаем по иконке в виде логотипа Windows или нажимаем на аналогичную клавишу на клавиатуре

- Затем переходим в параметры системы.

Нам нужен значок в виде шестеренки

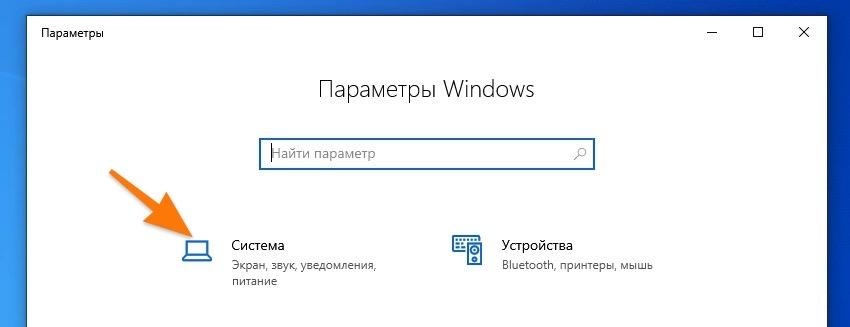

- В открывшемся окне ищем подменю «Система» и открываем его.

Нам нужен самый первый пункт

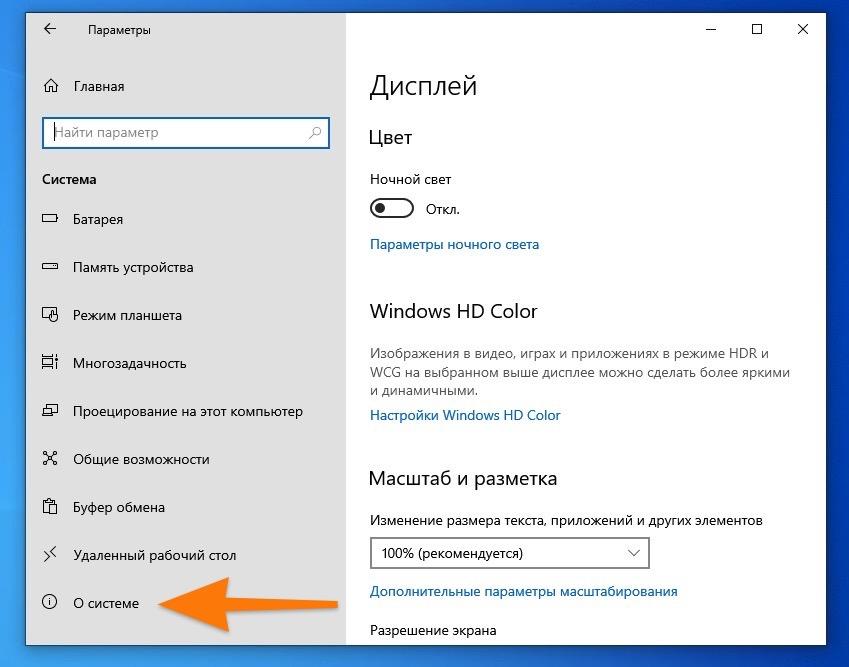

- Листаем список в боковой панели до вкладки «О системе» и переходим туда.

Нужный раздел находится в конце списка

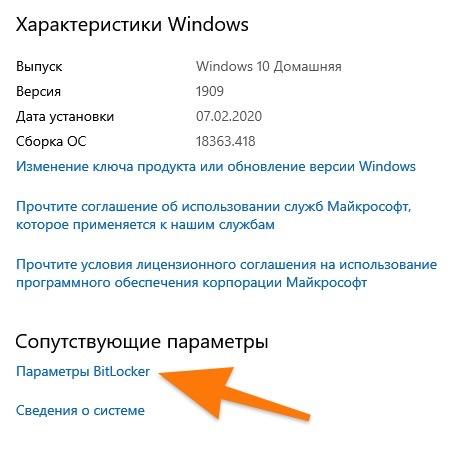

- В правой части дисплея ищем блок «Сопутствующие параметры», а в ней строчку «Параметры BitLocker». Кликаем по ней.

Так выглядят настройки шифрования в компьютере

Если при нажатии на эту строчку открывается предложение приобрести новую версию Windows или выходит ошибка, значит, шифрование не поддерживается. В противном случае откроется «Панель управления», где можно включить BitLocker.

Также в этом разделе может быть отдельный блок «Шифрование устройства» с кнопкой «Включить» (в старых версиях Windows). Он также говорит о том, что данные на жестком диске можно зашифровать с помощью BitLocker.

Проверяем, есть ли в компьютере чип TPM

Сейчас почти все новые компьютеры оснащаются необходимым для шифрования железом. Но на всякий случай стоит проверить самостоятельно, имеется ли в нем TPM или нет.

Для этого:

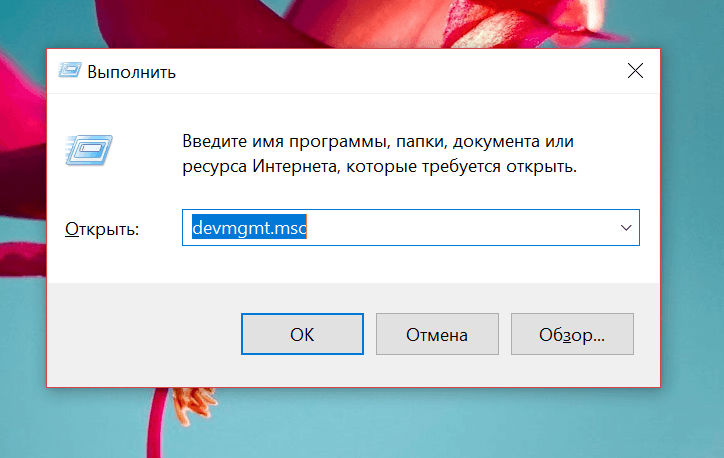

- Одновременно нажимаем клавиши Win + R, находясь на пустом рабочем столе.

- В появившемся окошке вводим слово devmgmt.msc и нажимаем клавишу «Ввод» (Enter).

Это короткий путь к диспетчеру устройств

- Ищем в списке раздел «Устройства безопасности» и открываем его.

Если внутри есть устройство Trusted Platform Module, то идем дальше. Если нет, то пользуемся обходным путем (о нем сказано ниже в статье) или покупаем новое устройство с нужным микрочипом.

Как включить BitLocker?

Теперь переходим непосредственно к включению BitLocker и шифрованию.

Будем использовать старый метод, так как он более универсальный и подходит для старых версий Windows.

Чтобы это сделать:

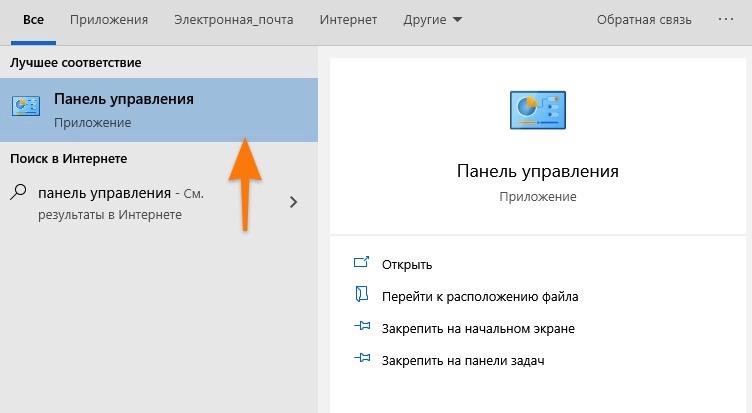

- Кликаем по иконке в виде лупы на панели задач, чтобы включить встроенный поисковик.

- Ищем с помощью него программу «Панель управления» и запускаем ее.

Вот нужное приложение

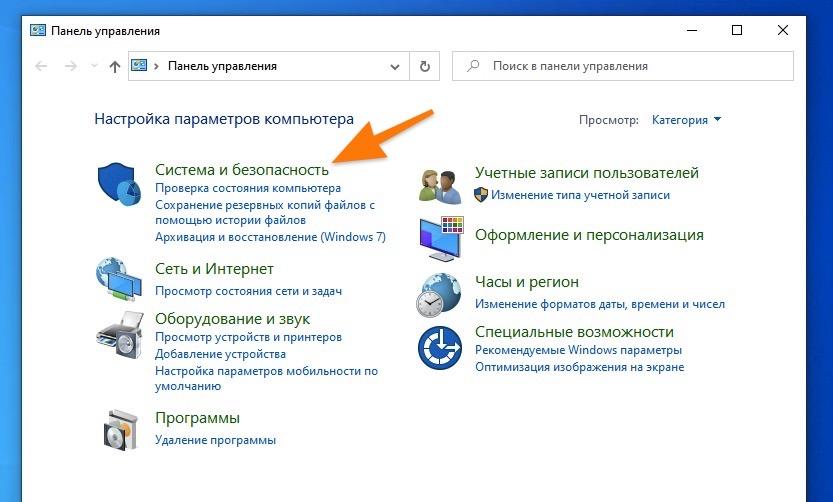

- Затем переходим в раздел «Система и безопасность».

Нам нужен первый пункт настроек

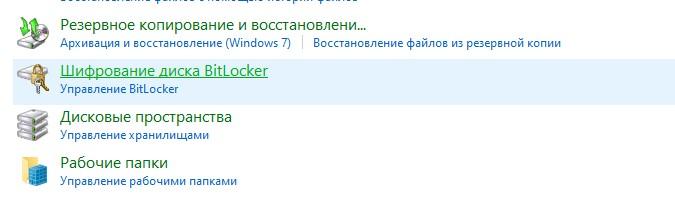

- Внутри находим пункт «Шифрование диска BitLocker» и открываем его.

Кликаем по этой строчке

- Перед вами появится список подключенных жестких дисков. Справа от каждого будет кнопка «Включить BitLocker». Нажимаем на нее.

Тут же будет раздел BitLocker To Go. В нем отображаются все внешние диски, подключенные к компьютеру. Их тоже можно шифровать (точнее данные на них).

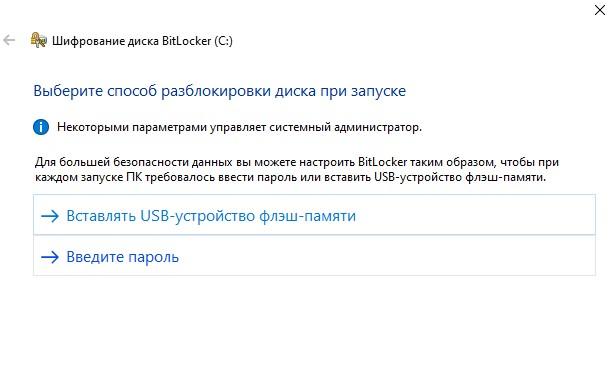

- BitLocker попросит выбрать способ разблокировки диска. Да, после шифрования он блокируется, а вам каждый раз придется снимать защиту. Даже после простого перезапуска системы. Можно выбрать разблокировку с помощью пароля или с помощью USB-флешки. Первый вариант проще.

Флешка может выступать в роли физического ключа безопасности для разблокировки диска

В моем примере рассматривается вариант только с паролем.

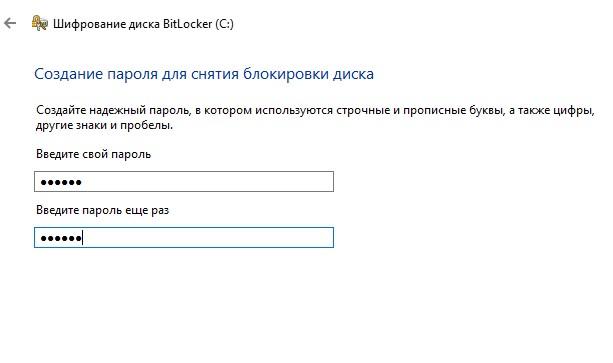

- Нужно ввести сложный пароль: как минимум восемь знаков, хотя бы одна большая буква, одна маленькая, цифры, символы и так далее. Ну и запомните его обязательно.

Пароль должен быть достаточно сложным

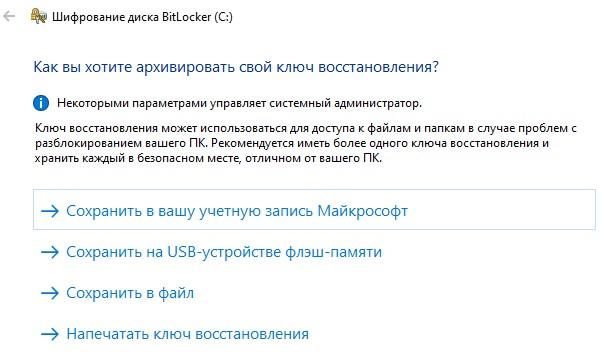

- После этого система предложит несколько вариантов хранения специального ключа дешифрования. Можно сохранить его отдельным файлом, напечатать на бумаге или сделать частью учетной записи Microsoft. Выбираем вариант по душе и жмем «Далее».

Сохраняем ключ восстановления удобным способом

- На следующем этапе выбираем, какие данные нужно шифровать: либо все, что есть на диске, либо только используемые. Первый вариант надежнее. Второй — быстрее. Жмем «Далее»

- Затем указываем тип шифрования: «новый» или в «режиме совместимости». Первый подходит для использования на одном компьютере. Второй — для дисков, которые будут подключаться к другим устройствам.

- Потом ставим галочку напротив пункта «Запустить проверку системы BitLocker» и нажимаем на кнопку «Продолжить».

На этом все. После следующей перезагрузки данные будут защищены, и для работы с компьютером придется ввести выбранный ранее пароль.

На самом деле, процесс шифрования длится гораздо дольше. Он будет протекать в фоновом режиме на протяжении нескольких часов или даже дней. Все зависит от количества данных и размера жесткого диска.

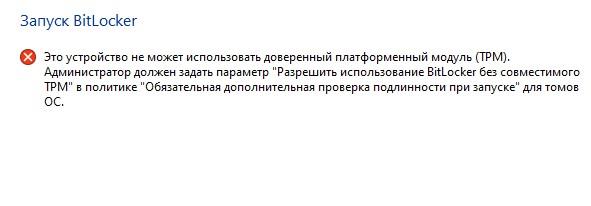

Обходим ошибку, связанную с отсутствием TPM

Есть способ обойти это требование и зашифровать диск даже без специального аппаратного элемента.

Вот, что мы увидим, если в компьютере нет TPM

Чтобы обойти ошибку:

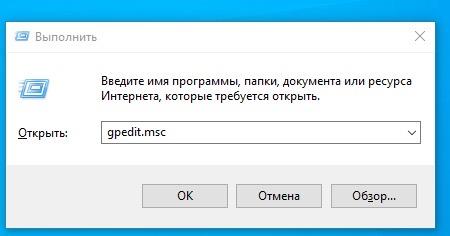

- Одновременно нажимаем клавиши Win + R.

- В появившемся окошке вводим названием утилиты gpedit.msc и нажимаем на клавишу Enter. См. также: всё о gpedit.msc в Windows 10.

Заходим в редактор групповой политики

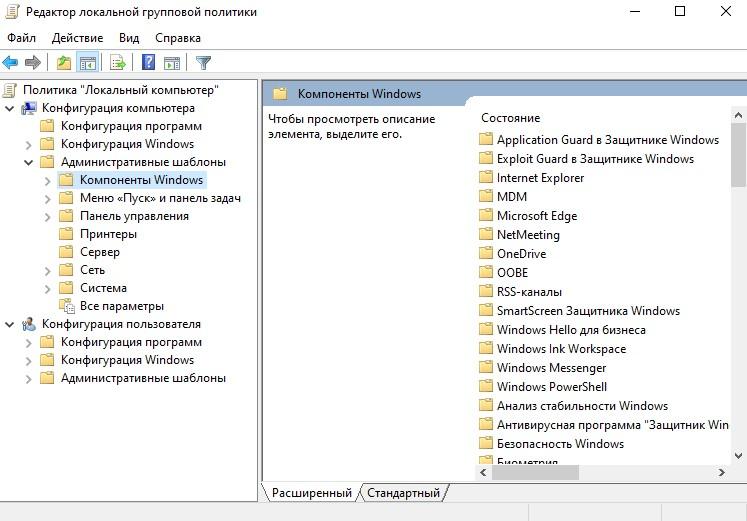

- Откроется редактор локальной групповой политики. Ищем в нем раздел «Конфигурация компьютера» и открываем.

- Затем переходим в подраздел «Административные шаблоны».

Нужное меню находится тут

- В правой части меню разыскиваем папку «Шифрование диска BitLocker» и кликаем по ней.

Тут хранятся настройки шифрования

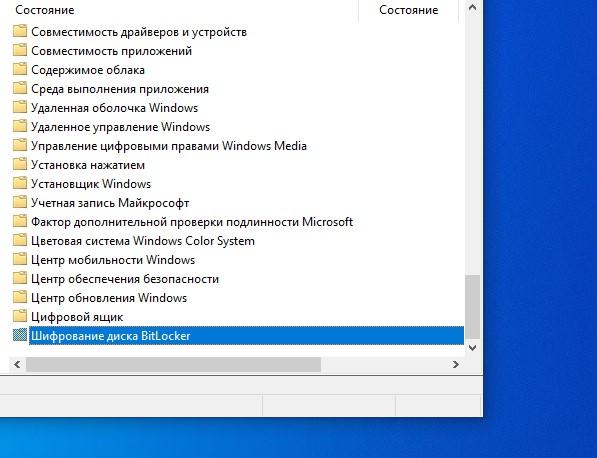

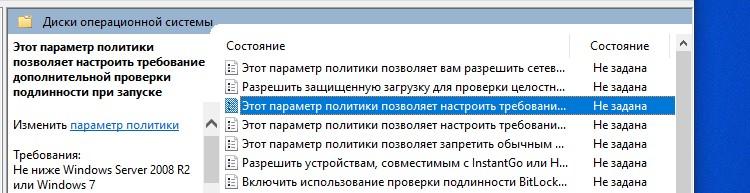

- После этого открываем директорию «Диски операционной системы».

Тут находятся опции, касающиеся дисков

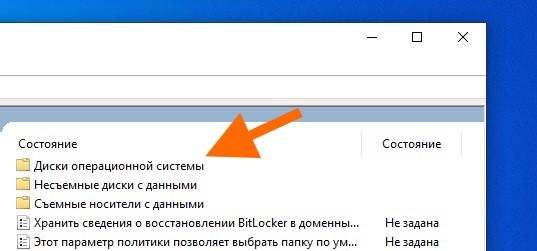

- Потом ищем в правой части окна пункт «Этот параметр политики позволяет настроить требование дополнительной проверки подлинности при запуске» и нажимаем на него дважды.

Нужный нам пункт третий по счету

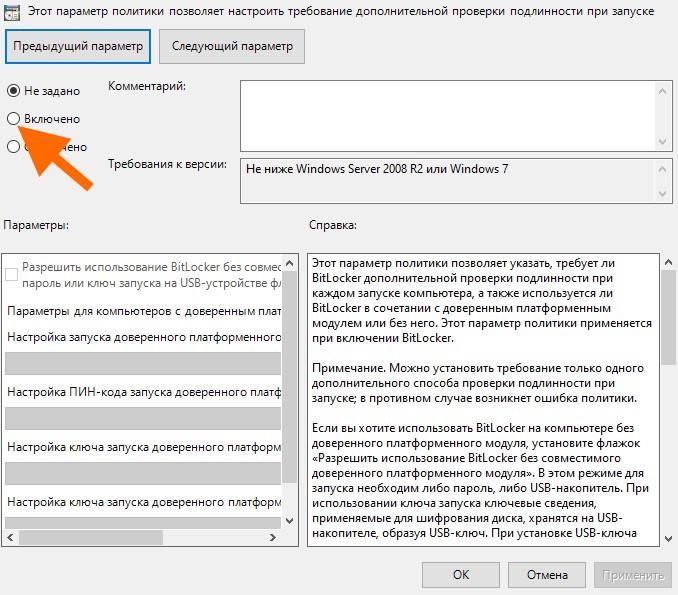

- В открывшемся окне ставим галочку напротив пунктов «Включено» и «Разрешить использовать BitLocker без совместимого…».

На этом все

Теперь можно заново настраивать шифрование (как это описано в разделе «Как включить BitLocker»).

Шифруем один диск (раздел) с помощью командной строки

Есть способ «повесить замок» на один из дисков без перезагрузки. И без использования графического интерфейса. Все можно реализовать через командную строку Windows, задействовав лишь одну простую команду.

Для этого:

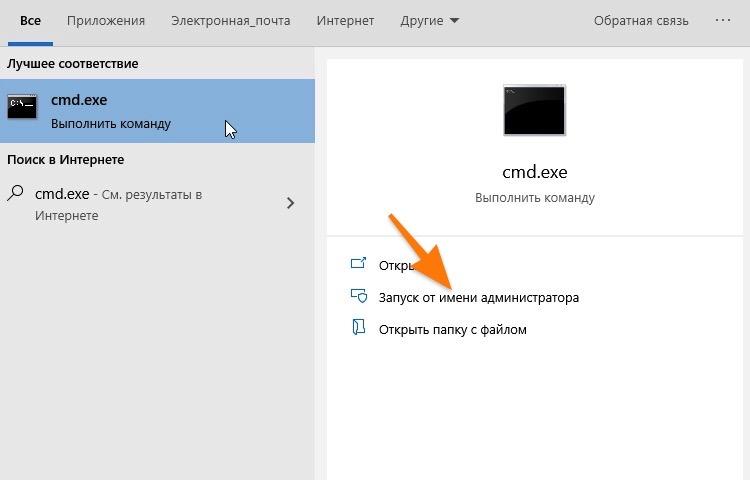

- Открываем встроенный в Windows 10 поисковик, кликнув по иконке в виде лупы.

- Ищем там программу cmd.exe и запускаем ее от имени администратора.

Обратите внимание на способ включения

- В открывшейся командной строке вводим команду manage-bde -lock буква диска, который надо зашифровать: -forcedismount.

Все. Данные на диске теперь зашифрованы и надежно защищены. Без пароля к ним не подобраться.

Заметьте. Это делается уже после базовой настройки BitLocker, где вы указываете способ разблокировки и сохраняете специальный ключ для дешифровки.

Отключаем шифрование

С отдельных дисков можно снять шифрование. Причем сделать это куда проще, чем заблокировать их.

Чтобы это сделать:

- Открываем «Проводник».

- Кликаем правой кнопкой мыши по иконке раздела, с которого нужно снять блокировку.

- В появившемся контекстном меню выбираем пункт «Управление BitLocker».

- Откроется окно проверки. Вводим в него пароль для разблокировки диска.

- Затем нажимаем на кнопку «Разблокировать».

То же самое можно сделать, используя командную строку.

Для этого:

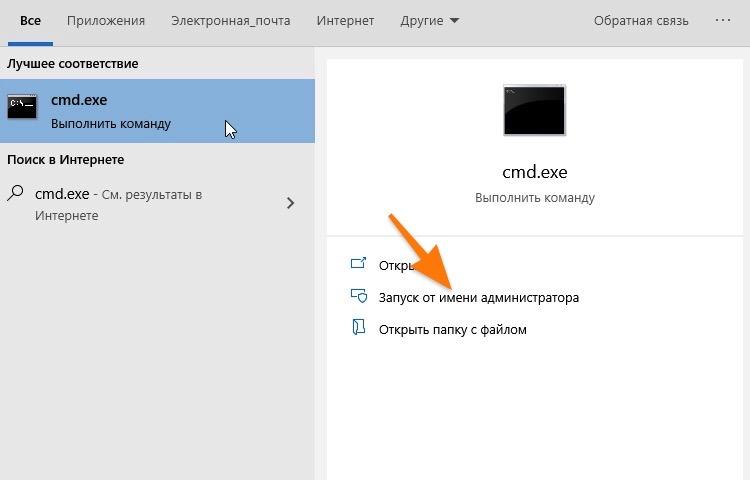

- Открываем встроенный в Windows 10 поисковик, кликнув по иконке в виде лупы.

- Ищем там программу cmd.exe и запускаем ее от имени администратора.

Нужны права администратора

- В открывшейся командной строке вводим команду manage-bde -unlock буква диска, который надо разблокировать: -password.

- Откроется окошко для ввода пароля. Вводим его и нажимаем на кнопку «Разблокировать».

Все. После перезагрузки больше не понадобится пароль для разблокировки.

Что делать, если потерялся ключ восстановления BitLocker

Этот ключ — многострочный код, который генерируется для каждого диска отдельно при первичной настройке шифрования. С помощью него можно снять защиту с диска, даже если вы потеряли флешку для разблокировки или забыли пароль, который придумали для снятия шифрования на постоянной основе.

Утеря этого ключа чревата потерей доступа к диску навсегда. Поэтому очень важно хранить его в надежном месте.

Если вы сохранили ключ на компьютере, то его можно отыскать по запросу BitLocker+Recovery+Key+индивидуальный номер. Введите подобный запрос в поисковик Windows и отыщите файл в формате .BEK. Тут и хранится ключ.

Я рекомендую еще на этапе шифрования привязать ключ к своей учетной записи Microsoft. Так больше шансов сохранить его и не потерять. Этот вариант вполне подходит пользователям, которым не нужно прятать на компьютере коммерческую тайну или какой-то серьезный компромат.

Выключаем BitLocker

Шифрование диска отключается примерно так же, как и включается.

- Для начала выполняем первые шаги из раздела «Как включить BitLocker», чтобы зайти в меню «Шифрование диска BitLocker» (то, что в панели управления).

- Вместо кнопки «Включить BitLocker». Там появится кнопка «Отключить BitLocker. Нажимаем на нее.

- В появившемся диалоговом окне снова нажимаем «Отключить BitLocker».

Все. В течение нескольких часов диск дешифруется. Скорость выполнения этой процедуры зависит от того, насколько у вас быстрый жесткий диск.

Post Views: 2 300

Никого совсем не удивляет тот факт, что на персональном компьютере может храниться сугубо личная информация или же корпоративные данные, представляющие повышенную ценность. Нежелательно, если такие сведения попадут в руки сторонних лиц, которые могут ими воспользоваться, провоцируя серьёзные проблемы у бывшего владельца ПК.

В зависимости от обстоятельств Bitlocker можно активировать и деактивировать.

Именно по этой причине многие пользователи выражают желание предпринять какие-то действия, ориентированные на ограниченный доступ ко всем файлам, сохраняющимся на компьютере. Такая процедура, действительно, существует. Проделав определённые манипуляции, никто из посторонних, не зная пароль или ключ к его восстановлению, не сможет получить доступ к документам.

Защитить важную информацию от ознакомления сторонними лицами удаётся, если провести шифрование диска Bitlocker. Такие действия помогают обеспечить полную конфиденциальность документам не только на конкретном ПК, но и в том случае, когда кем-то жёсткий диск извлечён и вставлен в другой персональный компьютер.

Если разобраться, BitLocker представляет собой универсальное и полностью автоматизированное средство шифрования данных, хранящихся на винчестере. Что такое BitLocker на жестком диске? Да просто служба, которая без участия пользователя защищает файлы и папки путем их шифрования и создания специального текстового ключа, обеспечивающего доступ к документам.

Когда пользователь работает в системе под своей учетной записью, он может даже не догадываться о том, что данные зашифрованы, ведь информация отображается в читабельном виде, и доступ к файлам и папкам не заблокирован. Иными словами, такое средство защиты рассчитано только на те ситуации, когда к компьютерному терминалу производится несанкционированный доступ, например, при попытке вмешательства извне (интернет-атаки).

Вопросы паролей и криптографии

Тем не менее, если говорить о том, что такое BitLocker Windows 7 или систем рангом выше, стоит отметить и тот неприятный факт, что при утере пароля на вход многие юзеры не то что не могут войти в систему, а и выполнить некоторые действия по просмотру документов, ранее доступных, по копированию, перемещению и т. д.

Но и это еще не все. Если разбираться с вопросом, что такое BitLocker Windows 8 или 10, то особых различий нет, разве что в них более усовершенствованная технология криптографии. Тут проблема явно в другом. Дело в том, что сама служба способна работать в двух режимах, сохраняя ключи дешифрации либо на жестком диске, либо на съемном USB-носителе.

Отсюда напрашивается простейший вывод: при наличии сохраненного ключа на винчестере пользователь получает доступ ко всей информации, на нем хранящейся, без проблем. А вот когда ключ сохраняется на флэшке, проблема куда серьезнее. Зашифрованный диск или раздел увидеть, в принципе, можно, но считать информацию – никак.

Кроме того, если уж и говорить том, что такое BitLocker Windows 10 или систем более ранних версий, нельзя не отметить тот факт, что служба интегрируется в контекстные меню любого типа, вызываемые правым кликом, что многих пользователей просто раздражает. Но не будем забегать вперед, а рассмотрим все основные аспекты, связанные с работой этого компонента и целесообразностью его применения или деактивации.

Вскрываем BitLocker

Реальная криптографическая система — это компромисс между удобством, скоростью и надежностью. В ней надо предусмотреть процедуры прозрачного шифрования с дешифровкой на лету, методы восстановления забытых паролей и удобной работы с ключами. Все это ослабляет любую систему, на каких бы стойких алгоритмах она ни базировалась. Поэтому необязательно искать уязвимости непосредственно в алгоритме Rijndael или в разных схемах стандарта AES. Гораздо проще их обнаружить именно в специфике конкретной реализации.

В случае Microsoft такой «специфики» хватает. Например, копии ключей BitLocker по умолчанию отправляются в SkyDrive и депонируются в Active Directory. Зачем? Ну, вдруг ты их потеряешь… или агент Смит спросит. Клиента неудобно заставлять ждать, а уж агента — тем более.

По этой причине сравнение криптостойкости AES-XTS и AES-CBC с Elephant Diffuser отходит на второй план, как и рекомендации увеличить длину ключа. Каким бы длинным он ни был, атакующий легко получит его в незашифрованном виде.

Получение депонированных ключей из учетной записи Microsoft или AD — основной способ вскрытия BitLocker. Если же пользователь не регистрировал учетку в облаке Microsoft, а его компьютер не находится в домене, то все равно найдутся способы извлечь ключи шифрования. В ходе обычной работы их открытые копии всегда сохраняются в оперативной памяти (иначе не было бы «прозрачного шифрования»). Это значит, что они доступны в ее дампе и файле гибернации.

Почему они вообще там хранятся? Как это ни смешно — для удобства. BitLocker разрабатывался для защиты только от офлайновых атак. Они всегда сопровождаются перезагрузкой и подключением диска в другой ОС, что приводит к очистке оперативной памяти. Однако в настройках по умолчанию ОС выполняет дамп оперативки при возникновении сбоя (который можно спровоцировать) и записывает все ее содержимое в файл гибернации при каждом переходе компьютера в глубокий сон. Поэтому, если в Windows с активированным BitLocker недавно выполнялся вход, есть хороший шанс получить копию ключа VMK в расшифрованном виде, а с его помощью расшифровать FVEK и затем сами данные по цепочке. Проверим?

Все описанные выше методы взлома BitLocker собраны в одной программе — Forensic Disk Decryptor, разработанной в отечественной . Она умеет автоматически извлекать ключи шифрования и монтировать зашифрованные тома как виртуальные диски, выполняя их расшифровку на лету.

Дополнительно в EFDD реализован еще один нетривиальный способ получения ключей — атакой через порт FireWire, которую целесообразно использовать в том случае, когда нет возможности запускать свой софт на атакуемом компьютере. Саму программу EFDD мы всегда устанавливаем на свой компьютер, а на взламываемом стараемся обойтись минимально необходимыми действиями.

Для примера просто запустим тестовую систему с активным BitLocker и «незаметно» сделаем дамп памяти. Так мы смоделируем ситуацию, в которой коллега вышел на обед и не заблокировал свой компьютер. Запускаем RAM Capture и меньше чем через минуту получаем полный дамп в файле с расширением .mem и размером, соответствующим объему оперативки, установленной на компьютере жертвы.

Чем делать дамп — по большому счету без разницы. Независимо от расширения это получится бинарный файл, который дальше будет автоматически проанализирован EFDD в поисках ключей.

Записываем дамп на флешку или передаем его по сети, после чего садимся за свой компьютер и запускаем EFDD.

Выбираем опцию «Извлечь ключи» и в качестве источника ключей вводим путь до файла с дампом памяти.

BitLocker — типичный криптоконтейнер, вроде PGP Disk или TrueCrypt. Эти контейнеры получились достаточно надежными сами по себе, но вот клиентские приложения для работы с ними под Windows мусорят ключами шифрования в оперативной памяти. Поэтому в EFDD реализован сценарий универсальной атаки. Программа мгновенно отыскивает ключи шифрования от всех трех видов популярных криптоконтейнеров. Поэтому можно оставить отмеченными все пункты — вдруг жертва тайком использует TrueCrypt или PGP!

Спустя несколько секунд Elcomsoft Forensic Disk Decryptor показывает все найденные ключи в своем окне. Для удобства их можно сохранить в файл — это пригодится в дальнейшем.

Теперь BitLocker больше не помеха! Можно провести классическую офлайновую атаку — например, вытащить жесткий диск коллеги и скопировать его содержимое. Для этого просто подключи его к своему компьютеру и запусти EFDD в режиме «расшифровать или смонтировать диск».

После указания пути до файлов с сохраненными ключами EFDD на твой выбор выполнит полную расшифровку тома либо сразу откроет его как виртуальный диск. В последнем случае файлы расшифровываются по мере обращения к ним. В любом варианте никаких изменений в оригинальный том не вносится, так что на следующий день можешь вернуть его как ни в чем не бывало. Работа с EFDD происходит бесследно и только с копиями данных, а потому остается незаметной.

BitLocker To Go

Начиная с «семерки» в Windows появилась возможность шифровать флешки, USB-HDD и прочие внешние носители. Технология под названием BitLocker To Go шифрует съемные накопители точно так же, как и локальные диски. Шифрование включается соответствующим пунктом в контекстном меню «Проводника».

Для новых накопителей можно использовать шифрование только занятой области — все равно свободное место раздела забито нулями и скрывать там нечего. Если же накопитель уже использовался, то рекомендуется включить на нем полное шифрование. Иначе место, помеченное как свободное, останется незашифрованным. Оно может содержать в открытом виде недавно удаленные файлы, которые еще не были перезаписаны.

Даже быстрое шифрование только занятой области занимает от нескольких минут до нескольких часов. Это время зависит от объема данных, пропускной способности интерфейса, характеристик накопителя и скорости криптографических вычислений процессора. Поскольку шифрование сопровождается сжатием, свободное место на зашифрованном диске обычно немного увеличивается.

При следующем подключении зашифрованной флешки к любому компьютеру с Windows 7 и выше автоматически вызовется мастер BitLocker для разблокировки диска. В «Проводнике» же до разблокировки она будет отображаться как диск, закрытый на замок.

Здесь можно использовать как уже рассмотренные варианты обхода BitLocker (например, поиск ключа VMK в дампе памяти или файле гибернации), так и новые, связанные с ключами восстановления.

Если ты не знаешь пароль, но тебе удалось найти один из ключей (вручную или с помощью EFDD), то для доступа к зашифрованной флешке есть два основных варианта:

- использовать встроенный мастер BitLocker для непосредственной работы с флешкой;

- использовать EFDD для полной расшифровки флешки и создания ее посекторного образа.

Полученный образ можно открыть сразу в любой программе, поддерживающей формат IMA, или сначала конвертировать в другой формат (например, с помощью UltraISO).

Разумеется, помимо обнаружения ключа восстановления для BitLocker2Go, в EFDD поддерживаются и все остальные методы обхода BitLocker. Просто перебирай все доступные варианты подряд, пока не найдешь ключ любого типа. Остальные (вплоть до FVEK) сами будут расшифрованы по цепочке, и ты получишь полный доступ к диску.

Методика шифрования дисков и съемных носителей

Самое странное состоит в том, что в разных системах и их модификациях служба BitLocker может находиться по умолчанию и в активном, и в пассивном режиме. В «семерке» она включена по умолчанию, в восьмой и десятой версиях иногда требуется ручное включение.

Что касается шифрования, тут ничего особо нового не изобретено. Как правило, используется все та же технология AES на основе открытого ключа, что чаще всего применяется в корпоративных сетях. Поэтому, если ваш компьютерный терминал с соответствующей операционной системой на борту подключен к локальной сети, можете быть уверены, что применяемая политика безопасности и защиты данных подразумевает активацию этой службы. Не обладая правами админа (даже при условии запуска изменения настроек от имени администратора), вы ничего не сможете изменить.

От Vista до Windows 10

В Microsoft работают разные люди, и далеко не все из них кодят задней левой ногой. Увы, окончательные решения в софтверных компаниях давно принимают не программисты, а маркетологи и менеджеры. Единственное, что они действительно учитывают при разработке нового продукта, — это объемы продаж. Чем проще в софте разобраться домохозяйке, тем больше копий этого софта удастся продать.

«Подумаешь, полпроцента клиентов озаботились своей безопасностью! Операционная система и так сложный продукт, а вы тут еще шифрованием пугаете целевую аудиторию. Обойдемся без него! Раньше ведь обходились!» — примерно так мог рассуждать топ-менеджмент Microsoft вплоть до того момента, когда XP стала популярной в корпоративном сегменте. Среди админов о безопасности думали уже слишком многие специалисты, чтобы сбрасывать их мнение со счетов. Поэтому в следующей версии Windows появилось долгожданное шифрование тома, но только в изданиях Enterprise и Ultimate, которые ориентированы на корпоративный рынок.

Новая технология получила название BitLocker. Пожалуй, это был единственный хороший компонент Vista. BitLocker шифровал том целиком, делая пользовательские и системные файлы недоступными для чтения в обход установленной ОС. Важные документы, фотки с котиками, реестр, SAM и SECURITY — все оказывалось нечитаемым при выполнении офлайновой атаки любого рода. В терминологии Microsoft «том» (volume) — это не обязательно диск как физическое устройство. Томом может быть виртуальный диск, логический раздел или наоборот — объединение нескольких дисков (составной или чередующийся том). Даже простую флешку можно считать подключаемым томом, для сквозного шифрования которого начиная с Windows 7 есть отдельная реализация — BitLocker To Go (подробнее — во врезке в конце статьи).

С появлением BitLocker сложнее стало загрузить постороннюю ОС, так как все загрузчики получили цифровые подписи. Однако обходной маневр по-прежнему возможен благодаря режиму совместимости. Стоит изменить в BIOS режим загрузки с UEFI на Legacy и отключить функцию Secure Boot, и старая добрая загрузочная флешка снова пригодится.

Включение BitLocker, если служба деактивирована

Прежде чем решать вопрос, связанный с BitLocker (как отключить службу, как убрать ее команды из контекстного меню), посмотрим на включение и настройку, тем более что шаги по деактивации нужно будет производить в обратном порядке.

Включение шифрования простейшим способом производится из «Панели управления» путем выбора раздела шифрования диска. Этот способ применим только в том случае, если сохранение ключа не должно быть произведено на съемный носитель.

В том случае, если заблокированным является несъемный носитель, придется найти ответ на другой вопрос о службе BitLocker: как отключить на флешку данный компонент? Делается это достаточно просто.

При условии, что ключ находится именно на съемном носителе, для расшифровки дисков и дисковых разделов сначала нужно вставить его в соответствующий порт (разъем), а затем перейти к разделу системы безопасности «Панели управления». После этого находим пункт шифрования BitLocker, а затем смотрим на диски и носители, на которых установлена защита. В самом низу будет показана гиперссылка отключения шифрования, на которую и нужно нажать. При условии распознавания ключа активируется процесс дешифрования. Остается только дождаться окончания его выполнения.

Шифрование устройства vs. Шифрование BitLocker

В статье базы знаний KB4502379 Microsoft проводит границу между терминами и доступностью этих видов шифрования. Из текста выводы получаются такие:

- шифрование устройства доступно во всех изданиях, а шифрование BitLocker – только в Pro и выше

- оба вида шифрования доступны только на поддерживаемых устройствах

При этом не уточняется, какие устройства поддерживаются для каждого вида шифрования. Равно как явно не говорится, что в обоих случаях используется одна и та же

технология BitLocker.

Несмотря на путаницу, я прямо в заголовке статьи ввел еще и свой термин — автоматическое шифрование BitLocker

. Он наиболее точно отражает технологию и процесс, которые в совокупности Microsoft нарекла термином

шифрование устройства

.

Шифрование BitLocker, несмотря на оговорку в MS KB, фактически поддерживается на любых устройствах. Да, чип TPM обеспечивает аппаратную защиту, но BitLocker может работать и без него – при запуске требуется пароль или ключ на флэшке.

А вот с устройствами, подходящими для автоматического шифрования, все сложнее…

Проблемы настройки компонентов шифровальщика

Что касается настройки, тут без головной боли не обойтись. Во-первых, система предлагает резервировать не менее 1,5 Гб под свои нужды. Во-вторых, нужно настраивать разрешения файловой системы NTFS, уменьшать размер тома и т. д. Чтобы не заниматься такими вещами, лучше сразу отключить данный компонент, ведь большинству пользователей он просто не нужен. Даже все те, у кого эта служба задейстована в настройках по умолчанию, тоже не всегда знают, что с ней делать, нужна ли она вообще. А зря. Защитить данные на локальном компьютере с ее помощью можно даже при условии отсутствия антивирусного ПО.

BitLocker: как отключить. Начальный этап

Опять же используем ранее указанный пункт в «Панели управления». В зависимости от модификации системы названия полей отключения службы могут изменяться. На выбранном диске может стоять строка приостановки защиты или прямое указание на отключение BitLocker.

Суть не в том. Тут стоит обратить внимание и на то, что потребуется полностью отключить обновление BIOS и загрузочных файлов компьютерной системы. В противном случае процесс дешифровки может занять достаточно много времени.

Механизмы расшифровки и их уязвимости

Существует три механизма проверки подлинности, которые можно использовать для реализации Bitlocker-шифрования:

- Прозрачный режим работы. Этот режим использует возможности аппаратного обеспечения Trusted Platform Module для предоставления прозрачной работы пользователей. Пользователи входят на компьютер с операционной системой Windows в обычном режиме. Ключ, используемый для шифрования диска, закодирован в чип TPM и может быть выдан только в коде загрузчика ОС (если загрузочные файлы показываются как неизменённые). Этот режим уязвим для нападения при холодной загрузке, так как позволяет злоумышленнику выключить компьютер и загрузиться.

- Режим проверки подлинности пользователя. Этот режим предполагает, что пользователь прошёл некоторую аутентификацию в предзагрузочной среде в виде предварительного ввода PIN-кода. Этот режим уязвим к буткит-атакам.

- Режим USB-ключа. Для возможности загрузки в защищённую операционную систему пользователь должен вставить в компьютер устройство USB, которое содержит ключ запуска. Обратите внимание, что для этого режима необходимо, чтобы BIOS на компьютере поддерживал чтение устройств USB в загрузочной среде. Этот режим также уязвим к буткит-нападениям.

Контекстное меню

Это только одна сторона медали, связанная со службой BitLocker. Что такое BitLocker, наверное, уже понятно. Но оборотная сторона состоит еще и в том, чтобы изолировать дополнительные меню от присутствия в них ссылок на эту службу.

Для этого посмотрим еще раз на BitLocker. Как убрать из контекстного меню все ссылки на службу? Элементарно! В «Проводнике» при выделении нужного файла или папки используем раздел сервиса и редактирование соответствующего контекстного меню, переходим к настройкам, затем используем настройки команд и упорядочиваем их.

Далее указываем значение «Панели управления», находим в списке соответствующие элементы панелей и команд, выбираем необходимую команду и просто удаляем ее.

После этого в редакторе реестра входим в ветку HKCR, где находим раздел ROOTDirectoryShell, разворачиваем его и удаляем нужный элемент нажатием клавиши Del или командой удаления из меню правого клика. Собственно, вот и последнее, что касается компонента BitLocker. Как отключить его, думается, уже понятно. Но не стоит обольщаться. Все равно эта служба будет работать в фоновом режиме (так, на всякий случай), хотите вы этого или нет.

Разблокировка вашего диска BitLocker

Если ваш системный диск зашифрован, его разблокировка зависит от выбранного вами метода (и есть ли у вашего ПК TPM). Если у вас есть TPM и вы решили автоматически разблокировать диск, вы не заметите ничего нового – вы загрузитесь прямо в Windows, как всегда. Если вы выбрали другой метод разблокировки, Windows предложит разблокировать диск (набрав пароль, подключив USB-накопитель или что-то ещё).

Если вы потеряли (или забыли) свой метод разблокировки, нажмите Esc на экране приглашения, чтобы ввести ключ восстановления.

Если вы зашифровали несистемный или съемный диск, Windows предложит разблокировать диск при первом доступе к нему после запуска Windows (или когда вы подключаете его к компьютеру, если это съемный диск). Введите свой пароль или вставьте смарт-карту, и диск должен разблокироваться, чтобы вы могли его использовать.

В File Explorer зашифрованные диски обозначаются золотым замком. Этот замок изменяется на серый при разблокировке диска.