If you need to block an IP, or range of IP addresses on your Windows Server 2008 or 2012 Server for security reasons you may do so by following the instructions below. If there is an IP range of a specific country you need to block and are unsure of the IP addresses allocated to the country please visit blockacountry.com to locate it’s allocated IP address.

Note: Due to restrictions in our Domain Policy if you need to restrict RDP access to your server to only selected IP addresses you will need to use the instructions in our Restrict RDP Access by IP Address article.

Please take caution when blocking a large range of IP addresses as this will stop anyone in that range from accessing any sites on your server. If a restore of your server is required to regain access an additional charge may apply.

Setting up the IP Policy

- Log into your dedicated server using Remote Desktop.

- Click Start > Run >type MMC press OK.

- In the console click File > Add/Remove Snap in.

- Select the IP Security Policy Managment item in the Available snap-ins list click the Add button.

- Leave Local Computer checked and click Finish and then OK. You should now be back to the console.

- If no Security Policy exists yet, in the Left frame right click IP Security Policies on Local Computer and then click Create IP Security Policy then continue to next step. If a Security Policy does exist, right click on it in the Right pane and click Properties then continue to next section (Setting up the IP Filters)

- Click Next on the first page of the Wizard

- Name your IP Security Policy and provide a description if desired, then click Next.

- Check the box for the Activate the default response rule option then click Next.

- Leave the Active Directory default option on the Default Response Rule Authentication Method page selected and click Next.

- On the final page of the Wizard leave the Edit properties option checked and click Finish. You should now have the properties window open.

Setting up the IP Filters to ALLOW access

These steps must be completed to allow access to your server from the Managed.com subnets to allow administration of the server by Managed.com Support technicians and our access by our optimization tools. You will also need to allow any IP addresses you want to use to access your server.

Managed.com Subnets:

US: 208.88.72.0/21 and 70.34.32.0/20

UK: 212.84.80.0/22

EU 1:70.34.40.0/21

AU: 199.241.152.0/21

- Click Add then click Next to continue.

- Leave This rule does not specify a tunnel selected and click Next.

- Leave all network connections selected and click Next.

- You should now be on the IP filter list. You need to create a new filter, so don’t select any of the default ones. Click Add.

- Type a Name for your list, and a Description if desired.

- Leave Mirrored. Match packets with the exact opposite source and destination addresses checked. Click Next.

- Select A specific IP Address of Subnet as the Source address, enter the IP of Subnet you want to allow (see note above for Managed.com subnets) then click Next.

- You can now select A Specific IP Address or Any IP Address for the Destination address.

- Select the Protocol Type you wish to allow access to. Click Next and then Finish.

- Complete the steps above for each additional IP address you want to add to the Filter.

- Once you have added all the required IP Addresses to the list click OK.

- Select the list you have just created from the IP Filter List and click Next.

- In the Filter Action box click Add to create a new Action for the List you’ve selected.

- Click Next on the first page of the Filter Action Wizard

- Give your action a name such as AllowConnection and click Next.

- Select the Permit radio button and click Next.

- Click Finish.

- Select the Filter Action you’ve just created and click Next then Finish.

- Click OK to close the RDP Policy Properties box.

Once you have added the filter to ALLOW access, follow the steps block unwanted access to the server or particular protocols.

Setting up the IP Filters to BLOCK access

Using Any IP Address as the IP Traffic Source will block access from all sources and is not recommended unless blocking access to a single protocol such as RDP, you will first need to complete the steps above to allow access to the Managed.com subnet, and any other IP addresses you wish to allow access to your server.

- Click Add then click Next to continue.

- Leave This rule does not specify a tunnel selected and click Next.

- Leave all network connections selected and click Next.

- You should now be on the IP filter list. You need to create a new filter, so don’t select any of the default ones. Click Add.

- Type a Name for your list, and a Description if desired.

- Click Add… then click Next to continue.

- In the description box type a description.

- Leave Mirrored. Match packets with the exact opposite source and destination addresses checked. Click Next.

- Select the Source of the traffic you with to block then click Next.

- You can now select A Specific IP Address or Any IP Address for the Destination address.

- If you have selected A specific IP Address, type in the IP Address you want to block. Click Next.

- Select the Protocol Type you wish to block, or select Any if you want to block access to all protocols. Next and then Finish.

- Complete the steps above for each additional IP address you want to add to the Filter list, or if you have blocked all IP addresses continue to the next step.

- Once you have added all the required IP Addresses to the list click OK.

- Select the list you have just created from the IP Filter List and click Next.

- In the Filter Action box select the BlockConnection option and click Next.

- Click Finish.

- Click OK to close the RDP Policy Properties box.

- Once you’re back in the Console/IP Security Policies screen, right click on the Policy you have just created and select Assign. This step will not be necessary if you are using an existing Policy.

Article ID: 482, Created: April 9, 2012 at 4:28 PM, Modified: March 13, 2015 at 9:56 AM

- Remove From My Forums

-

Вопрос

-

Здравствуйте, уважаемые!

Прошу помощи. Пытаюсь заблокировать доступ к серверу (Windows Server 2008 R2, IP 192.168.0.205) с одного компьютера из локальной сети.

Для этого на сервере в брандмауэре создаю настраиваемое правило для входящих подключений, задаю область «Локальный IP-адрес» указываю адрес компьютера, который хочу заблокировать (192.168.0.195), выбираю блокировать подключение,

выбираю все профили сетей.Пробую с компьютера зайти на сервер по \192.168.0.205 — успешно пускает. Пинг проходит. На сервере перезагружал службу брандмауэра.

Не могу понять, почему брандмауэр не блокирует входящие подключения с этого адреса 192.168.0.195 ??

Заранее спасибо!

Ответы

-

Вы определитесь, что хотите заблокировать. Пинг? Запретите

icmp запросы ipv4, есть такое правило. \192.168.0.205 ? Есть правило, называющееся Общий доступ к файлам и принтерам (входящий трафик SMB), запретите его. Словом, wf.msc, Свои правила можете не

создавать, хватит и стандартных.-

Помечено в качестве ответа

1 марта 2017 г. 18:03

-

Помечено в качестве ответа

-

Вся проблема была в том, что я запутался в формулировках «Локальный адрес» и «удаленный адрес» при настройке области действия правила.

Т.к. компьютер находится в локальной сети я указывал его в области «Локальный адрес». Что ошибочно. В рамках правила этот адрес нужно было указывать как «удаленный».

Т.е. достаточно добавить блокирующее правило, указать в области «удаленный адрес» IP компьютера из локальной сети, который нужно заблокировать и все.

Все отлично заработало! Спасибо!

-

Помечено в качестве ответа

Тони Админ

1 марта 2017 г. 17:36

-

Помечено в качестве ответа

Этот ответ не является ответом и даже не касается вопроса. Ответ, предоставленный выше, состоит в том, как написать правило, блокирующее весь доступ к серверу или рабочей станции, блокируя IP-адрес в брандмауэре и вообще не обращаясь к имени DNS, и, следовательно, не затрагивает фактический вопрос.

Мои исследования привели меня к выводу, что если вы используете DNS 2016 года, вы можете сделать это с помощью политики запросов DNS, но не с любой предыдущей версией.

Основной причиной этого может быть то, что поддельные UDP-пакеты BS попадают на серверы MS dns по всему миру, поэтому ограничение скорости отклика также помогло бы, но опять-таки доступно только в 2016 году (даже если у Bind это было годами и годами)

Существует также список заблокированных запросов, но он, вероятно, работает только для рекурсивных поисков и ничего не делает для фальшивых запросов на домены NX на авторитетных серверах DNS, когда я писал эти блоки, и запросы все еще приходят.

Лучший способ борьбы с этим — это # 1. Убедитесь, что рекурсивы отключены, # 2 верните ответ NXDomain, убедившись, что в вашей точечной зоне (.) Нет записей, в том числе и записей серверов имен. Это вернет наименьший пакет в ответ, а усиление атаки будет в основном аннулировано.

Насколько я могу судить по собственному опыту, системы Windows Server 2008 R2 и Windows Server 2008 — это первые версии Windows Server, обеспечивающие успешную работу сервера в корпоративной среде при включенном межсетевом экране. Ключевую роль в этом процессе играет оснастка Firewall with Advanced Security консоли Microsoft Management Console (MMC)

В наши дни модель безопасности целиком строится на концепции уровней безопасности. Если средства защиты вашей сети окажутся скомпрометированными, уровни безопасности могут, по меньшей мере, ограничить фронт атаки злоумышленников или ослабить удар. .

Профили брандмауэров

Пользователи системы Server 2008 R2 могут применять три различных профиля Windows Firewall. В каждый момент активным может быть только один из них.

- Профиль домена (Domain profile). Этот профиль активен в ситуации, когда сервер подключен к домену Active Directory (AD) по внутренней сети. Как правило, в активном состоянии бывает именно этот профиль, поскольку серверы по большей части являются членами домена AD.

- Частный профиль (Private profile). Этот профиль активен, когда сервер является членом рабочей группы. Для данного профиля специалисты Microsoft рекомендуют использовать настройки с более строгими ограничениями, чем для профиля домена.

- Общий профиль (Public profile). Этот профиль активен, когда сервер подключен к домену AD через общедоступную сеть. Microsoft рекомендует применять для него настройки с самыми строгими ограничениями.

Открыв оснастку Firewall with Advanced Security, вы можете увидеть, какой профиль брандмауэра активен в данный момент. Хотя специалисты Microsoft указывают на возможность применения различных настроек безопасности в зависимости от параметров профиля сетевого экрана, я обычно настраиваю брандмауэр так, как если бы внешнего сетевого экрана не было вовсе. При таких настройках, если какие-либо порты на внешних брандмауэрах случайно останутся открытыми, трафик будет заблокирован экраном Windows Firewall в Server 2008. Как и в предыдущих версиях продукта Windows Firewall, в версии Server 2008 R2 все входящие соединения блокируются, а все исходящие от сервера по умолчанию беспрепятственно функционируют (если только в данный момент не действует правило Deny).

В организации, где я работаю, используются описанные выше параметры, так что конфигурация наших брандмауэров напоминает среду общих профилей. Создавая некое правило, мы активируем его для всех трех профилей. Используя единообразную для всех трех доменных профилей конфигурацию сетевых экранов, мы устраняем угрозу возможного и нежелательного открытия портов в случае изменения профиля брандмауэра Windows Firewall.

IPsec и изоляция доменов

С помощью реализованного в Windows Firewall компонента IPsec администраторы могут осуществлять изоляцию доменов. Изоляция домена препятствует установлению соединения между не входящим в домен компьютером и системой, которая является членом домена. Администратор может настроить брандмауэр таким образом, чтобы при установлении связи между двумя членами домена весь трафик между двумя компьютерами шифровался средствами IPsec. Такая конфигурация может быть полезной в сети, где наряду со «своими» пользователями работают и гости, которым не следует предоставлять доступ к компьютерам, являющимся частью домена. Эту конфигурацию можно использовать в качестве альтернативы виртуальным локальным сетям Virtual LAN (VLAN) или как дополнение к ним. Более подробные сведения об изоляции доменов с помощью туннелей IPsec можно найти в подготовленной специалистами сайта Microsoft TechNet статье «Domain Isolation with Microsoft Windows Explained», опубликованной по адресу technet.microsoft.com/enus/library/cc770610(WS.10).aspx.

Не отключайте брандмауэр

Я рекомендую при первоначальной установке системы Server 2008 R2 не отключать брандмауэр. В наши дни почти все приложения достаточно «интеллектуальны», чтобы автоматически открывать нужный порт в сетевом экране в процессе установки (что снимает необходимость вручную открывать на сервере порты для приема запросов интернет-клиентов). Одно из оснований не отключать брандмауэр в ходе установки состоит в том, чтобы обеспечить защиту операционной системы до того, как вы получите возможность применить новейшие обновления.

Брандмауэр интегрирован с ролями и средствами диспетчера Server Manager. Когда на сервере добавляется роль или функция, брандмауэр автоматически открывает соответствующие порты для приема интернет-запросов. Система управления базами данных SQL Server по умолчанию использует порт TCP 1433. Поэтому администратор должен вручную создать правило для приема запросов, санкционирующее трафик для SQL Server через порт TCP 1433. Альтернативное решение — изменить настройки по умолчанию.

Создание правил для обработки входящего трафика

Если вы не будете отключать брандмауэр, вам, скорее всего, придется в тот или иной момент вручную создавать правило для приема запросов. Существует немало правил, созданных (но отключенных по умолчанию) для большого числа популярных приложений Windows.

Перед тем как приступать к созданию правила, удостоверьтесь, что правило, санкционирующее обработку интересующего вас трафика, пока не составлено. Если такое правило уже существует, вы можете просто активировать его и, возможно, изменить заданную по умолчанию область применения. Если же найти подходящее правило не удается, вы всегда можете создать его, что называется, с чистого листа.

В меню Start выберите пункт Administrative Tools, а затем щелкните на элементе Windows Firewall with Advanced Security. На экране появится окно оснастки Firewall with Advanced Security. Я покажу на примере, как создать правило, санкционирующее входящий трафик SQL Server через порт TCP 1433 с интерфейсного сервера Microsoft Office SharePoint Server.

Правой кнопкой мыши щелкните на пункте Inbound Rules и выберите элемент New Rule. Как показано на экране 1, в качестве типа правила (rule type) можно указать Program, Port, Predefined или Custom. Я обычно выбираю тип Custom, поскольку в этом случае система предлагает ввести область применения правила. Для продолжения нажмите кнопку Next.

|

| Экран 1. Выбор типа для нового правила обработки входящего трафика |

В открывшемся диалоговом окне, показанном на экране 2, можно указать программы или службы, к которым будет применяться правило. В нашем примере я выбрал пункт All programs, так что трафик будет управляться в зависимости от номера порта.

|

| Экран 2. Указание программы, к которой будет применяться новое правило обработки входящего трафика |

Затем, как видно на экране 3, я в качестве протокола указал TCP, а в раскрывающемся меню Local port выбрал пункт Specific Ports и указал порт 1433, по умолчанию применяющийся при работе с SQL Server. Поскольку удаленные порты относятся к категории динамических, я выбрал пункт All Ports.

|

| Экран 3. Указание протокола и портов для нового правила обработки входящего трафика |

В диалоговом окне Scope, показанном на экране 4, я в качестве локального IP-адреса указал 192.168.1.11, а в качестве удаленного IP-адреса — 192.168.1.10 (это IP-адрес интерфейсного сервера SharePoint нашей организации). Я настоятельно рекомендую указывать диапазон для каждого правила — на тот случай, если данный сервер вдруг окажется открытым для доступа из нежелательных подсетей.

|

| Экран 4. Определение локального и удаленного IP-адресов в области применения нового правила обработки входящего трафика |

В диалоговом окне Action на экране 5 я выбрал пункт Allow the connection, так как хотел разрешить входящий трафик для системы SQL Server. Можно использовать и другие настройки: разрешить трафик только в том случае, если данные зашифрованы и защищены средствами Ipsec, или вообще заблокировать соединение. Далее требуется указать профиль (профили), для которого будет применяться данное правило. Как показано на экране 6, я выбрал все профили (оптимальный метод). Затем я подобрал для правила описательное имя, указал разрешенную службу, область и порты, как показано на экране 7. И завершаем процесс создания нового правила для обработки входящего трафика нажатием кнопки Finish.

|

| Экран 5. Указание действий, которые необходимо предпринять, если при соединении выполняется условие, заданное в новом правиле обработки входящего трафика |

|

| Экран 6. Назначение профилей, к которым будет применяться новое правило обработки входящего трафика |

|

| Экран 7. Именование нового правила обработки входящего трафика |

Создание правил для обработки исходящего трафика

Во всех трех профилях брандмауэра (то есть в доменном, открытом и частном) входящий трафик по умолчанию блокируется, а исходящий пропускается. Если воспользоваться настройками по умолчанию, вам не придется открывать порты для исходящего трафика. Можете прибегнуть к другому способу: заблокировать исходящий трафик (но тогда вам придется открыть порты, необходимые для пропускания исходящих данных).

Создание правил для обработки исходящего трафика аналогично созданию правил для входящего; разница лишь в том, что трафик идет в противоположном направлении. Если на сервер попал вирус, который пытается атаковать другие компьютеры через те или иные порты, вы можете заблокировать исходящий трафик через эти порты с помощью оснастки Firewall with Advanced Security.

Управление параметрами брандмауэра

Правила для брандмауэров создаются не только с помощью оснастки Firewall with Advanced Security. Для этой цели можно воспользоваться командами Netsh. Более подробную информацию об использовании этих команд для настройки Windows Firewall можно найти в статье «How to use the ‘netsh advfirewall firewall’ context instead of the ‘netsh firewall’ context to control Windows Firewall behavior in Windows Server 2008 and in Windows Vista» по адресу support.microsoft.com/kb/947709.

Кроме того, управлять параметрами брандмауэра можно с помощью групповой политики. Один из самых простых способов формирования правил для брандмауэров с помощью групповой политики состоит в следующем. Сначала нужно создать правило, используя оснастку Firewall with Advanced Security, затем экспортировать его и, наконец, импортировать правило в редактор Group Policy Management Editor. После этого вы можете передать его на соответствующие компьютеры. Более подробная информация о том, как управлять брандмауэром Windows Firewall с помощью групповых политик, приведена в статье «Best Practice: How to manage Windows Firewall settings using Group Policy», опубликованной по адресу http://bit.ly/aZ4 HaR.

Диагностика

Если при попытке подключиться к серверу у вас возникают трудности, попробуйте активировать процедуру регистрации; это позволит получить информацию о том, блокируются ли нужные вам порты. По умолчанию функция входа в систему через брандмауэр отключена. Для ее включения следует правой кнопкой мыши щелкнуть на оснастке Windows Firewall with Advanced Security и в открывшемся меню выбрать пункт Properties. Теперь в разделе Logging перейдите на вкладку Active Profile (Domain, Private, or Public) и выберите пункт Customize.

По умолчанию журнал регистрации брандмауэра располагается по адресу C:Windowssystem32Log FilesFirewallpfirewall.log. Выясняя причины неполадок в функционировании средств подключения, я, как правило, регистрирую только потерянные пакеты, как показано на экране 8; иначе журналы могут заполниться массой ненужных сведений об успешных соединениях. Откройте журнал в редакторе Notepad и выясните, происходит ли потеря пакетов при прохождении брандмауэра.

|

| Экран 8. Активация журнала брандмауэра для доменного профиля |

Еще один совет из области диагностики: отключите брандмауэр; вероятно, после этого возможности соединения будут восстановлены. Если вам удалось восстановить соединение с отключенным сетевым экраном, откройте окно командной строки и введите команду Netstat -AN; таким образом вы сможете просмотреть детали соединения. Если приложение подключается по протоколу TCP, вы сможете определить порты приложения, просмотрев локальные и «чужие» IP-адреса с состоянием Established. Это особенно удобно в ситуациях, когда вы не знаете наверняка, какой порт (или порты) то или иное приложение использует для установления соединения.

Доступное по адресу technet.microsoft.com/en-us/sysinternals/bb897437 инструментальное средство TCPView из набора утилит Windows Sysinternals можно уподобить «усиленному» варианту Netstat. Это средство отображает детальную информацию о соединениях по протоколу TCP и может быть полезным при диагностике неполадок в средствах сетевого соединения.

Ваш помощник — сетевой экран

Системы Server 2008 R2 и Server 2008 — это первые версии Windows Server, допускающие возможность функционирования корпоративной среды без отключения сетевого экрана. Важно только не отключать брандмауэр при установке на сервере какой-либо программы. Таким образом вы сможете испытывать средства подключения сервера до их развертывания в производственной сети. Чтобы узнать, имеет ли место потеря пакетов при прохождении через сетевой экран, установите настройку Log dropped packets. Тем, кто решит активировать брандмауэр на сервере после того, как этот сервер в течение некоторого времени проработал в производственной сети, я рекомендую для начала поместить его в лабораторную среду и определить, какие порты необходимы для открытия брандмауэра.

Алан Сугано (asugano@adscon.com) — президент компании ADS Consulting Group, специализирующейся на разработках в области Microsoft.NET, SQL Server и сетевых технологиях

That answer is not an answer and doesn’t even address the question. The answer provided above is how to write a rule to block all access to a server or workstation by blocking the ip in the firewall and doesn’t address the dns name at all, and therefore doesn’t address the actual question.

My research has led me to thing that if you are running 2016 DNS you can do this with dns query policy but not any previous version.

The main reason one might want this is the BS fake UDP packets hitting MS dns servers around the world, so response rate limiting would help also, but again only available on 2016 (even though Bind has had it for years and years)

There is also the Query Block List but this likely only works on recursive lookups and does nothing for the fake requests for NXDomains on authoritative dns servers as I wrote those blocks and the queries still come.

The best way I have found to combat this is #1 Make sure recursives are disabled, #2 return the NXDomain response making sure your dot zone (.) has no records including no name server records. This will return the smallest packet in response and the amplification part of the attack is mostly nullified.

That answer is not an answer and doesn’t even address the question. The answer provided above is how to write a rule to block all access to a server or workstation by blocking the ip in the firewall and doesn’t address the dns name at all, and therefore doesn’t address the actual question.

My research has led me to thing that if you are running 2016 DNS you can do this with dns query policy but not any previous version.

The main reason one might want this is the BS fake UDP packets hitting MS dns servers around the world, so response rate limiting would help also, but again only available on 2016 (even though Bind has had it for years and years)

There is also the Query Block List but this likely only works on recursive lookups and does nothing for the fake requests for NXDomains on authoritative dns servers as I wrote those blocks and the queries still come.

The best way I have found to combat this is #1 Make sure recursives are disabled, #2 return the NXDomain response making sure your dot zone (.) has no records including no name server records. This will return the smallest packet in response and the amplification part of the attack is mostly nullified.

В этой инструкции описаны рекомендуемые действия по защите Вашего сервера.

Переименуйте стандартную учетную запись администратора

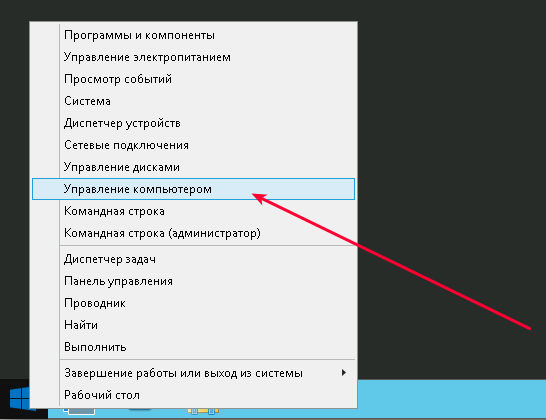

Нажмите Win + X и выберите «Управление компьютером»:

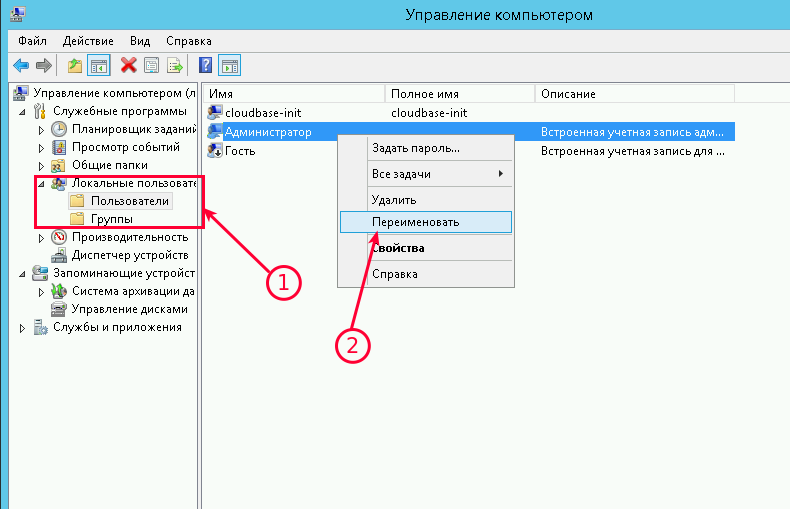

Затем выберите «Локальные пользователи» —→ «Пользователи» —→ кликните правой кнопкой мыши по имени пользователя «Администратор» и выберите «Переименовать»:

Переименуйте пользователя и используйте это имя для последующих подключений к удаленному рабочему столу.

Блокировка RDP-подключений для учетных записей с пустым паролем

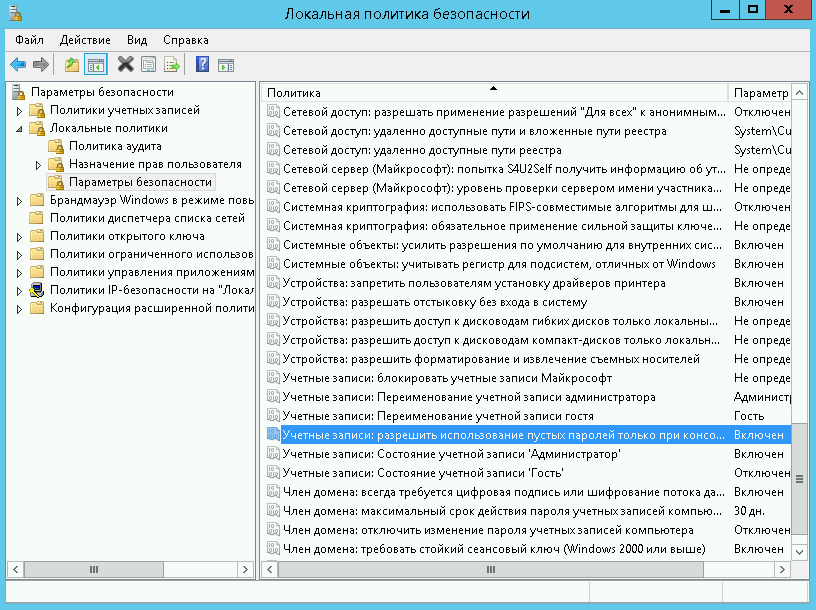

Усилить безопасность можно запретив подключаться к учетным записям с пустым паролем. Для этого нужно включить политику безопасности «Учетные записи»: разрешить использование пустых паролей только при консольном входе»:

-

Откройте локальную политику безопасности (нажмите Win + R и введите команду secpol.msc)

-

Перейдите в раздел «Локальные политики» –-> «Параметры безопасности».

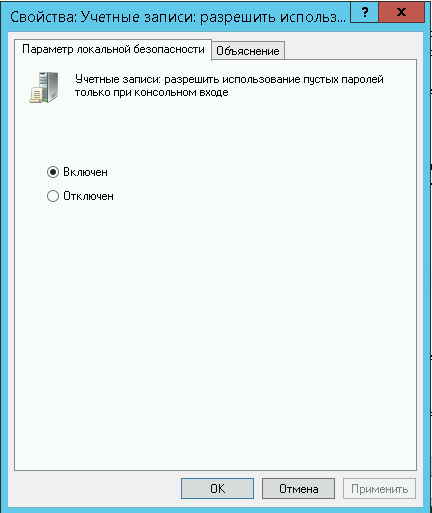

3. Дважды щелкните на политике «Учетные записи: разрешить использование пустых паролей…» и убедитесь, что она включена:

Вещь полезная, поэтому не оставляйте этот параметр без внимания.

Смена стандартного порта Remote Desktop Protocol

Не лишним будет сменить стандартный порт на котором работает протокол RDP. Как это сделать уже описано в наших инструкциях: Windows Server 2012 и Windows Server 2016.

Защита от буртфорса

Чтобы блокировать множественные попытки подключения с неверными данными, можно отслеживать журнал событий и вручную блокировать атакующие IP адреса посредством брандмауэра Windows или воспользоваться готовым приложением. Последний случай мы рассмотрим подробнее.

Для блокировки атакующих IP адресов будем использовать свободно распратраняющееся ПО — IPBan. Это приложение проверено и работает в Windows Server 2008 и всех последующие версях. Windows XP и Server 2003 — не роддерживаются. Алгоритм его работы простой: программа мониторит журнал событий Windows, фиксирует неудачные попытки входа в систему и, после 5-ти попыток злоумышленника подобрать пароль, блокирует IP адрес на 24 часа.

Итак:

- Cкачайте архив с программой здесь;

- В нем находятся два архива IPBan-Linux-x64.zip и IPBan-Windows-x86.zip, нам нужен последний. Распакуйте архив IPBan-Windows-x86.zip в любое удобное место (в примере это корень диска C:);

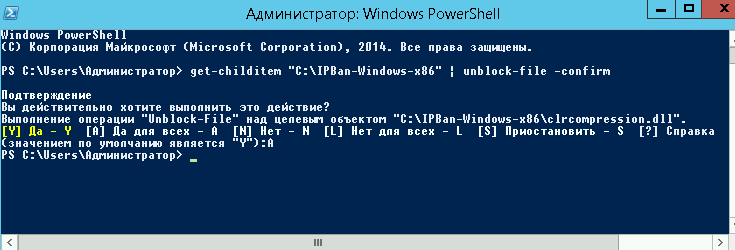

- Так как файлы скачанные с интернета система автоматически блокирует в целях безопасности, для работы приложения необходимо разблокировать все файлы. Щелкните правой кнопкой мыши на все извлеченные файлы и выберите свойства. Обязательно выберите «разблокировать», если этот параметр доступен. Либо, откройте окно PowerShell (Win + R, введите powershell и «ОК») и воспользуйтесь командой следующего вида:

get-childitem “местоположение папки” | unblock-file -confirmНапример:

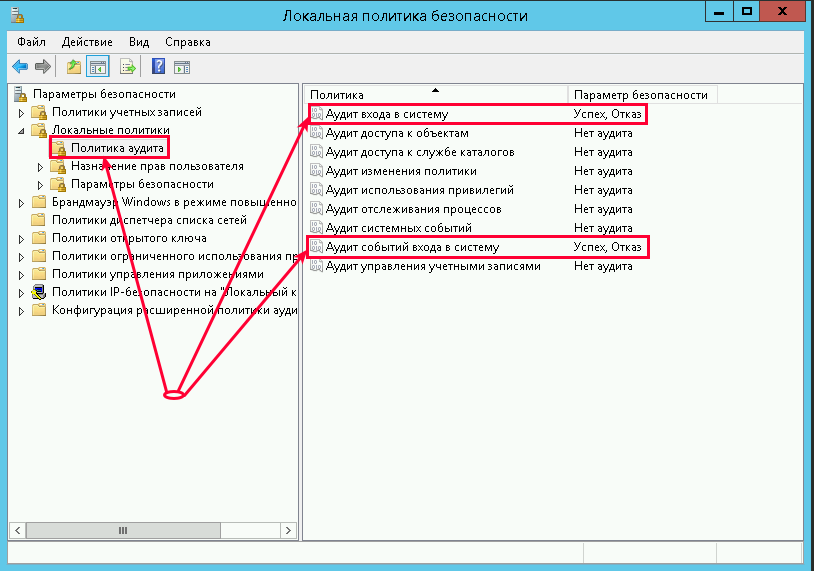

4. Вам нужно внести следующие изменения в локальную политику безопасности, чтобы убедиться, что в логах системы отображаются IP-адреса. Октройте «Локальную политику безопасности» (Win + R, введите secpol.msc и «OK«). Перейдите в «Локальные политики» —> «Политика аудита» и включить регистрацию сбоев для «Аудита входа в систему» и «Аудита событий входа в систему»:

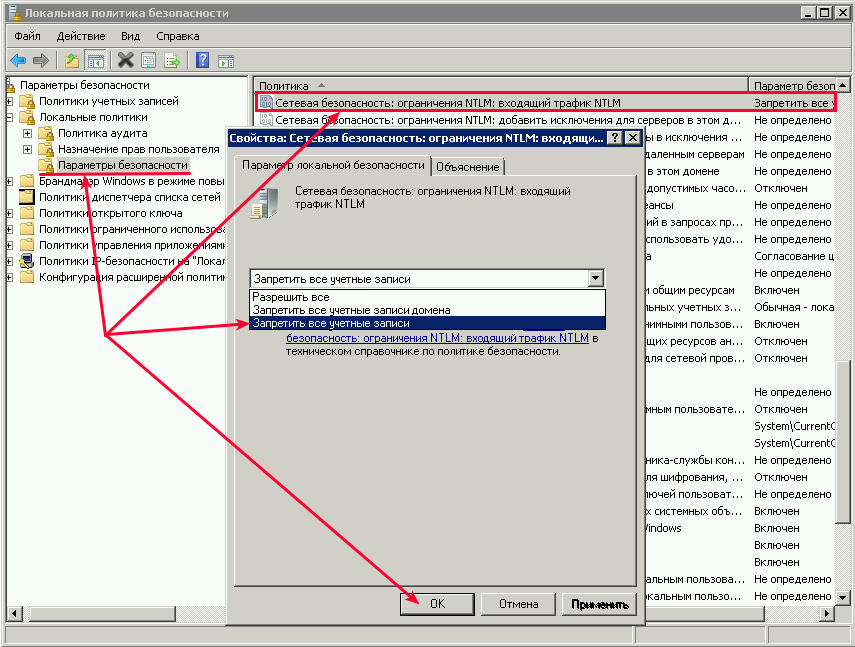

5. Для Windows Server 2008 или эквивалентного вам следует отключить логины NTLM и разрешить только NTLM2-вход в систему. В Windows Server 2008 нет другого способа получить IP-адрес для входа в систему NTLM. Октройте «Локальную политику безопасности» (Win + R, введите secpol.msc и «OK«). Перейдите в «Локальные политики» —> «Параметры безопасности» —> «Сетевая безопасность: Ограничения NTLM: входящий трафик NTLM» и установите значение «Запретить все учетные записи»:

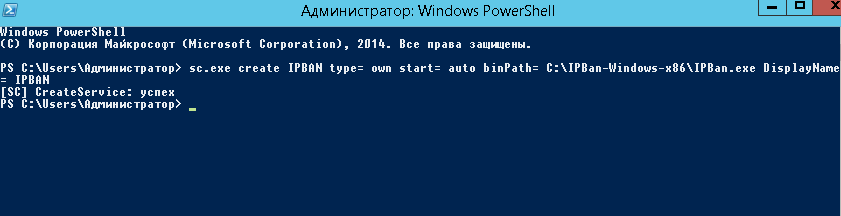

6. Теперь необходимо создать службу IPBan, чтобы приложение запускалось при старте системы и работало в фоновом режиме. Запустите оснастку PowerShell (Win + R, введите powershell и «ОК») и выпоните команду типа:

sc.exe create IPBAN type= own start= auto binPath= c:"Каталог с программой"IPBan.exe DisplayName= IPBANНапример:

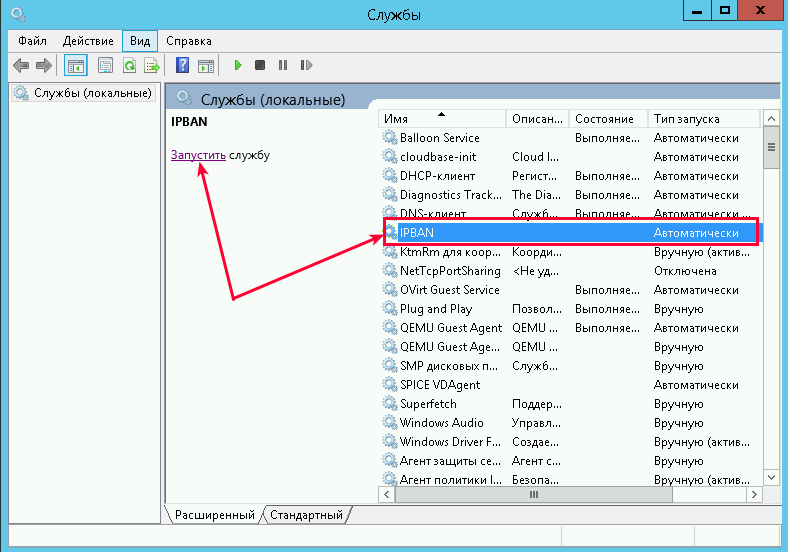

Перейдите в службы (Win + R, введите services.msc и «OK«) и запустите службу IPBAN, в дальнейшем она будет запускаться автоматически:

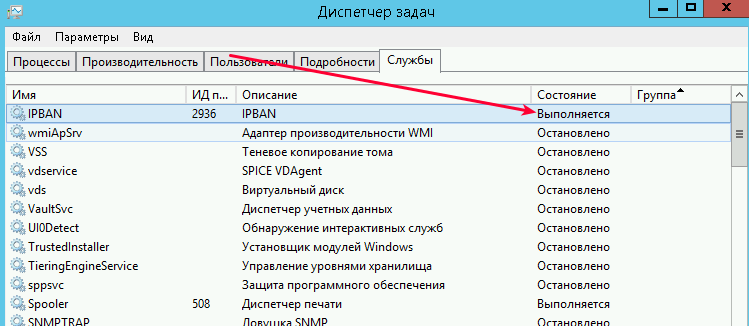

В «Диспетчере задач» можно убедиться, что служба запущена и работает:

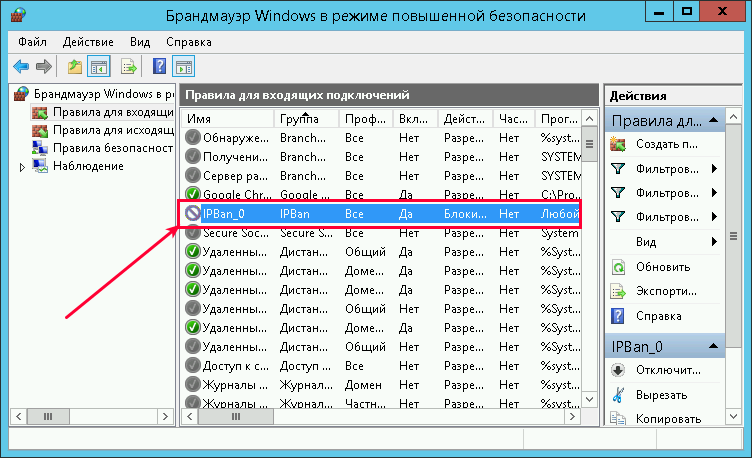

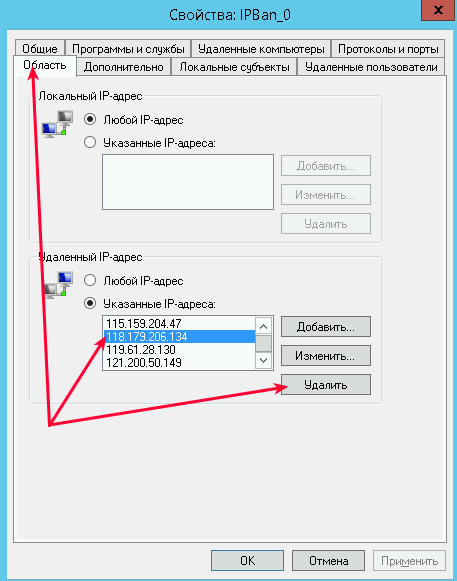

Таким образом, программа следит за неудачными попытками авторизации и добавляет неугодные IP адреса в созданное правило для входящих подключений брандмауэра Windows:

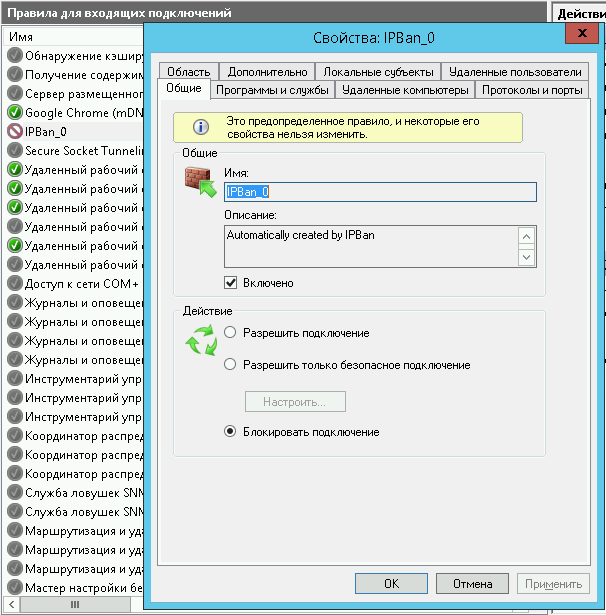

Заблокированные IP адреса можно разблокировать вручную. Перейдите на вкладку «Область» в свойствах правила «IPBan_0» и удалите из списка нужный Вам IP адрес: