Всегда помните, что отключение обновлений Windows сопряжено с риском того, что ваш компьютер станет уязвимым, поскольку вы не установили последнее исправление для системы безопасности. Печально то, что обновления Microsoft для Windows 10 стали настолько ненадежными и потенциально опасными, что могут представлять такой же или больший риск для возможности ежедневного использования вашего компьютера.Здесь нет хорошего варианта.Каждый пользователь должен взвесить риск предоставления Microsoft еще одной возможности нанести ущерб по сравнению с риском оставить свою систему уязвимой для атак.Если вы решите отключить автоматические обновления, убедитесь, что у вас есть хорошее программное обеспечение для обеспечения безопасности, и регулярно обновляйте его.

Особенно актуально это сейчас? когда есть риск что запад может заблокировать Windows из-за санкций.

Поиск серверов обновлений Microsoft

- http://windowsupdate.microsoft.com

- http://*.windowsupdate.microsoft.com

- https://*.windowsupdate.microsoft.com

- http://*.update.microsoft.com

- https://*.update.microsoft.com

- http://*.windowsupdate.com

- http://download.microsoft.com

- http://*.download.windowsupdate.com

- http://wustat.windows.com

- http://ntservicepack.microsoft.com

- http://go.microsoft.com

- http://dl.delivery.mp.microsoft.com

- https://dl.delivery.mp.microsoft.com

- http://*.ws.microsoft.com

- https://*.ws.microsoft.com

- http://*.mp.microsoft.com

Подключитесь к Mikrotik Router > IP > Брандмауэр (или откройте ТЕРМИНАЛ )

ТРИ метода

ПЕРВЫЙ — Использование RAW

ВТОРОЙ — Использование фильтров брандмауэра

ТРЕТИЙ — Использование REGEXP

RAW (У меня заработал запрет именно на этом методе, также добавил запрет телеметрии, то есть вообще никакой информации больше не идет в microsoft)

/ip firewall raw

add action=drop chain=prerouting content=update.microsoft.com add action=drop chain=prerouting content=download.microsoft.com add action=drop chain=prerouting content=download.windowsupdate.com add action=drop chain=prerouting content=windowsupdate.com add action=drop chain=prerouting content=wustat.windows.com add action=drop chain=prerouting content=ntservicepack.microsoft.com add action=drop chain=prerouting content=stats.microsoft.com add action=drop chain=prerouting content=wustat.windows.com add action=drop chain=prerouting content=windowsupdate.microsoft.com add action=drop chain=prerouting content=login.live.com add action=drop chain=prerouting content=activation-v2.sls.microsoft.com add action=drop chain=prerouting content=validation-v2.sls.microsoft.com add action=drop chain=prerouting content=displaycatalog.mp.microsoft.com add action=drop chain=prerouting content=displaycatalog.mp.microsoft.com add action=drop chain=prerouting content=licensing.mp.microsoft.com add action=drop chain=prerouting content=purchase.mp.microsoft.com add action=drop chain=prerouting content=vortex.data.microsoft.com add action=drop chain=prerouting content=vortex-win.data.microsoft.com add action=drop chain=prerouting content=telecommand.telemetry.microsoft.com add action=drop chain=prerouting content=telecommand.telemetry.microsoft.com.nsatc.net add action=drop chain=prerouting content=oca.telemetry.microsoft.com add action=drop chain=prerouting content=oca.telemetry.microsoft.com.nsatc.net add action=drop chain=prerouting content=sqm.telemetry.microsoft.com add action=drop chain=prerouting content=sqm.telemetry.microsoft.com.nsatc.net add action=drop chain=prerouting content=watson.telemetry.microsoft.com add action=drop chain=prerouting content=watson.telemetry.microsoft.com.nsatc.net add action=drop chain=prerouting content=redir.metaservices.microsoft.com add action=drop chain=prerouting content=choice.microsoft.com add action=drop chain=prerouting content=choice.microsoft.com.nsatc.net add action=drop chain=prerouting content=df.telemetry.microsoft.com add action=drop chain=prerouting content=reports.wes.df.telemetry.microsoft.com add action=drop chain=prerouting content=wes.df.telemetry.microsoft.com add action=drop chain=prerouting content=services.wes.df.telemetry.microsoft.com add action=drop chain=prerouting content=sqm.df.telemetry.microsoft.com add action=drop chain=prerouting content=telemetry.microsoft.com add action=drop chain=prerouting content=watson.ppe.telemetry.microsoft.com add action=drop chain=prerouting content=telemetry.appex.bing.net add action=drop chain=prerouting content=telemetry.urs.microsoft.com add action=drop chain=prerouting content=telemetry.appex.bing.net:443 add action=drop chain=prerouting content=settings-sandbox.data.microsoft.com add action=drop chain=prerouting content=vortex-sandbox.data.microsoft.com add action=drop chain=prerouting content=survey.watson.microsoft.com add action=drop chain=prerouting content=watson.live.com add action=drop chain=prerouting content=watson.microsoft.com add action=drop chain=prerouting content=statsfe2.ws.microsoft.com add action=drop chain=prerouting content=corpext.msitadfs.glbdns2.microsoft.com add action=drop chain=prerouting content=compatexchange.cloudapp.net add action=drop chain=prerouting content=cs1.wpc.v0cdn.net add action=drop chain=prerouting content=a-0001.a-msedge.net add action=drop chain=prerouting content=statsfe2.update.microsoft.com.akadns.net add action=drop chain=prerouting content=sls.update.microsoft.com.akadns.net add action=drop chain=prerouting content=fe2.update.microsoft.com.akadns.net add action=drop chain=prerouting content=diagnostics.support.microsoft.com add action=drop chain=prerouting content=corp.sts.microsoft.com add action=drop chain=prerouting content=statsfe1.ws.microsoft.com add action=drop chain=prerouting content=pre.footprintpredict.com add action=drop chain=prerouting content=i1.services.social.microsoft.com add action=drop chain=prerouting content=i1.services.social.microsoft.com.nsatc.net add action=drop chain=prerouting content=feedback.windows.com add action=drop chain=prerouting content=feedback.microsoft-hohm.com add action=drop chain=prerouting content=feedback.search.microsoft.com add action=drop chain=prerouting content=rad.msn.com add action=drop chain=prerouting content=preview.msn.com add action=drop chain=prerouting content=ad.doubleclick.net add action=drop chain=prerouting content=ads.msn.com add action=drop chain=prerouting content=ads1.msads.net add action=drop chain=prerouting content=ads1.msn.com add action=drop chain=prerouting content=a.ads1.msn.com add action=drop chain=prerouting content=a.ads2.msn.com add action=drop chain=prerouting content=adnexus.net add action=drop chain=prerouting content=adnxs.com add action=drop chain=prerouting content=az361816.vo.msecnd.net add action=drop chain=prerouting content=az512334.vo.msecnd.net

FILTERS (Самый популярный метод)

/ip firewall filter

add action=reject chain=forward comment=block_Win_Update content=update.microsoft.com reject-with=icmp-network-unreachable add action=reject chain=forward comment=block_Win_Update content=download.microsoft.com reject-with=icmp-network-unreachable add action=reject chain=forward comment=block_Win_Update content=download.windowsupdate.com reject-with=icmp-network-unreachable add action=reject chain=forward comment=block_Win_Update content=wustat.windows.com reject-with=icmp-network-unreachable add action=reject chain=forward comment=block_Win_Update content=stats.microsoft.com reject-with=icmp-network-unreachable add action=reject chain=forward comment=block_Win_Update content=ntservicepack.microsoft.com reject-with=icmp-network-unreachable add action=reject chain=forward comment=block_Win_Update content=windowsupdate.com reject-with=icmp-network-unreachable

REGEXP Layer 7

/ip firewall layer7-protocol

add name=”windows update ” regexp=”^.+( http://windowsupdate.microsoft.com|http://.windowsupdate.microsoft. com| https://.windowsupdate.microsoft.com|http://.update.microsoft.com|https://.update.microsoft.com| http://.windowsupdate.com|http://download.windowsupdate.com|http://download.microsoft.com|http://.dow nload.windowsupdate.com).*$”

/ip firewall filter

add action=drop chain=forward comment=”windows update Drop” layer7-protocol=”windows update ” src-address= 192.168.xxx.0/24 add action=drop chain=input dst-port=21-23 protocol=tcp

Помните, вы всегда можете сделать это на своем компьютере

- Нажмите клавишу Windows и «R».

- Введите «gpedit.msc» в поле.

- Дважды щелкните «Конфигурация компьютера».

- Дважды щелкните «Административные шаблоны».

- Дважды щелкните «Компоненты Windows».

- Прокрутите вниз и дважды щелкните «Центр обновления Windows».

- Дважды щелкните «Настроить автоматические обновления».

- Выберите «Отключено» в левом верхнем углу.

- Нажмите «Применить», а затем «ОК».

ОтветитьЦитата

Topic starter

Размещено : 17.03.2022 11:01

Перейти к содержанию

На чтение 5 мин. Просмотров 3.1k.

Блокировка доступа к серверам Windows Update

Скопируйте и вставьте через терминал роутера MikroTik следующие строки:

/ip firewall filter

add action=reject chain=forward comment=block_Win_Update content=

update.microsoft.com reject-with=icmp-network-unreachable

add action=reject chain=forward comment=block_Win_Update content=

download.microsoft.com reject-with=icmp-network-unreachable

add action=reject chain=forward comment=block_Win_Update content=

download.windowsupdate.com reject-with=icmp-network-unreachable

add action=reject chain=forward comment=block_Win_Update content=

wustat.windows.com reject-with=icmp-network-unreachable

add action=reject chain=forward comment=block_Win_Update content=

stats.microsoft.com reject-with=icmp-network-unreachable

add action=reject chain=forward comment=block_Win_Update content=

ntservicepack.microsoft.com reject-with=icmp-network-unreachable

add action=reject chain=forward comment=block_Win_Update content=

windowsupdate.com reject-with=icmp-network-unreachableНо не забывайте, что это прямо запрещается в Пользовательском (лицензионном) соглашении

8. Лицензия на Программное обеспечение. Любое программное обеспечение, предоставленное вам как в рамках Служб, регулируется этими Условиями, за исключением случаев, когда оно сопровождается отдельным лицензионным соглашением Microsoft (например, приложение Microsoft, которое входит в состав Windows, регулируется Условиями лицензии на программное обеспечение Microsoft для операционной системы Windows), а также за исключением случая, предусмотренного в разделе 13(b)(i) ниже для приложений, доступных через Магазин Office, Магазин Windows или Магазин Xbox.

- a. Если вы соответствуете настоящим Условиям, мы предоставляем вам право установить и использовать одну копию программного обеспечения на одном устройстве во всем мире, которую одновременно может использовать одно лицо как часть использования вами Служб. Программное обеспечение или веб-сайт, являющиеся частью Служб, могут включать сторонний код. Какие-либо сценарии или код третьих лиц, ссылки на которые размещены в программном обеспечении или на веб-сайте, предоставляются вам по лицензии третьих лиц, которым принадлежит такой код, а не Microsoft. Уведомления (при наличии) о коде третьих лиц предоставлены только для справки.

- b. Программное обеспечение предоставляется на условиях лицензии, а не продается, и Microsoft сохраняет за собой все права на программное обеспечение, явно не предоставленные корпорацией Microsoft, будь-то косвенно, путем лишения права возражения или иным образом. Данная лицензия не предоставляет вам следующие права, и вам запрещено:

- i. обходить какие-либо технологические средства защиты, находящиеся в программном обеспечении или Службах или связанные с ними;

- ii. деассемблировать, декомпилировать, расшифровывать, взламывать, эмулировать, разрабатывать или изучать технологию какого-либо программного обеспечения или прочих аспектов Служб, которые включены в них или доступ к которым можно получить через Службы, за исключением случаев, когда это прямо разрешено применимым законодательством об авторских правах;

- iii. отделять компоненты программного обеспечения или Служб для использования на разных устройствах;

- iv. публиковать, копировать, предоставлять в прокат, аренду, продавать, экспортировать, импортировать, распространять или предоставлять во временное пользование программное обеспечение или Службы, если Microsoft не предоставила вам прямое разрешение на такие действия;

- v. передавать программное обеспечение, какие-либо лицензии на программное обеспечение или какие-либо права на получение доступа к Службам или их использование;

- vi. использовать Службы каким-либо несанкционированным образом, который может затруднить их использование каким-либо другим лицом или получение доступа к какой-либо службе, данным, учетной записи или сети;

- vii. предоставлять доступ неавторизованным сторонним приложениям к Службам или изменять какое-либо устройство, авторизованное Microsoft (например, Xbox One, Xbox 360, Microsoft Surface и т. д.).

Блокировка отслеживания в Windows

Телеметрия отправляется на адреса:

vortex.data.microsoft.com

vortex-win.data.microsoft.com

telecommand.telemetry.microsoft.com

telecommand.telemetry.microsoft.com.nsatc.net

oca.telemetry.microsoft.com

oca.telemetry.microsoft.com.nsatc.net

sqm.telemetry.microsoft.com

sqm.telemetry.microsoft.com.nsatc.net

watson.telemetry.microsoft.com

watson.telemetry.microsoft.com.nsatc.net

redir.metaservices.microsoft.com

choice.microsoft.com

choice.microsoft.com.nsatc.net

df.telemetry.microsoft.com

reports.wes.df.telemetry.microsoft.com

wes.df.telemetry.microsoft.com

services.wes.df.telemetry.microsoft.com

sqm.df.telemetry.microsoft.com

telemetry.microsoft.com

watson.ppe.telemetry.microsoft.com

telemetry.appex.bing.net

telemetry.urs.microsoft.com

telemetry.appex.bing.net:443

settings-sandbox.data.microsoft.com

vortex-sandbox.data.microsoft.com

survey.watson.microsoft.com

watson.live.com

watson.microsoft.com

statsfe2.ws.microsoft.com

corpext.msitadfs.glbdns2.microsoft.com

compatexchange.cloudapp.net

cs1.wpc.v0cdn.net

a-0001.a-msedge.net

statsfe2.update.microsoft.com.akadns.net

sls.update.microsoft.com.akadns.net

fe2.update.microsoft.com.akadns.net

diagnostics.support.microsoft.com

corp.sts.microsoft.com

statsfe1.ws.microsoft.com

pre.footprintpredict.com

i1.services.social.microsoft.com

i1.services.social.microsoft.com.nsatc.net

feedback.windows.com

feedback.microsoft-hohm.com

feedback.search.microsoft.com

rad.msn.com

preview.msn.com

ad.doubleclick.net

ads.msn.com

ads1.msads.net

ads1.msn.com

a.ads1.msn.com

a.ads2.msn.com

adnexus.net

adnxs.com

az361816.vo.msecnd.net

az512334.vo.msecnd.net

-

#21

Уже миллион раз обсуждалось, что все отключения в самой ОС (реестр, утилиты, фаервол) не помогут избежать обновления. Либо блочить в роутере, либо винт забивать до упора файлом подкачки, либо дать все-таки винде обновиться.

-

#22

Если инет нужен только для майнинга, в файрволе разреши только адереса пулов. А весь остальной интернет запрети.

-

#23

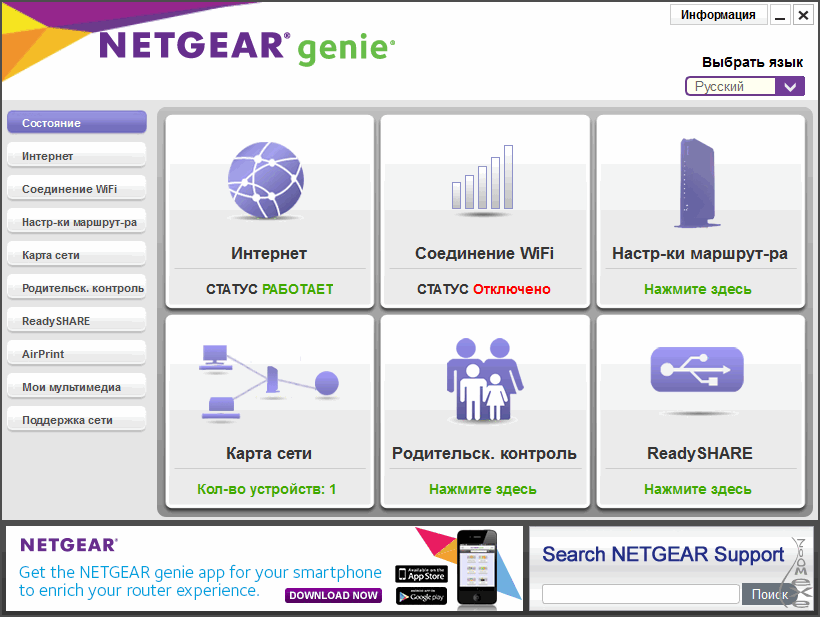

Можно попробовать с помощью небольшой программы (название на скрине)

https://mega.nz/#!zHhU3BTR!TzKcWlKbGkRZrJ4cVrGjnkvDnnYEJ5ex2NrCVCiiFQE

Устанавливаешь, заходишь в «настройки маршрутизатора», заходишь во вкладку «правила фильтрации», дальше 2 варианта:

1) Если у тебя статический IP: выбираешь «IP адреса» и вписываешь свой ип адрес с пометкой «заблокировать доступ в сеть»

2) Если у тебя динамический IP: выбираешь «диапазон IP адресов» вписываешь диапазоны с пометкой «заблокировать доступ в сеть с указанный диапазоном»

3) В тех же настройках марш-ра можно прописать фильтр — с указанной службы windows блокировался доступ в сеть.

Есть еще несколько способов, но расписывать их = очень много текста.

Диапазоны Ип можно узнать у своего провайдера.

-

#24

Как отключить обновления win 10 через роутер

1. Win+R — gpedit.msc — Computer ConfigurationAdministrative TemplatesWindows ComponentsWindows Update — тыц-тыц Configure Automatic Updates — тыц Enabled — 2 «Notify for download and notify for install»

Будет выскакивать сообщеиние о наличии обновлений и необходимости их скачать.

2. Win+R — regedit — HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindows-тыц правой кнопкой папку Windows-New-Key — название-WindowsUpdate — тыц правой кнопкой WindowsUpdate — New-Key — название AU — тыц правой копкой AU — New-DWORD (32-bit) Value — название AUOptions — тыц тыц AUOptions — Value Data — 2

Тот же вариант, что и предыдущий, только через правку реестра. Можно накосячить, если не очень хорошо разбираешься в правке реестра. Тогда лучше использовать первый вариант.

3. Win+R — services.msc — Windows Updates (ближе к концу списка) — тыц правой кнопкой — Properties — Startup type — Disabled — Apply

Обновления отклбчаются вообще.

tmp

Свой человек

-

#25

На любой версии 10-ки обновления проверяются планировщиком по расписанию утилитой usoclient.exe, который лежит в system32. Достаточно стать владельцем этого файла и отобрать у всех права на доступ к нему и винда НИКОГДА не найдет обновлений на своих серверах, поскольку не сможет запустить утилиту поиска обновлений. На сегодняшний день это самый актуальный способ отключения обновлений в Windows 10.

Отключение службы Windows Update — хрень, она сама может включиться.

-

#26

На любой версии 10-ки обновления проверяются планировщиком по расписанию утилитой usoclient.exe, который лежит в system32. Достаточно стать владельцем этого файла и отобрать у всех права на доступ к нему и винда НИКОГДА не найдет обновлений на своих серверах, поскольку не сможет запустить утилиту поиска обновлений. На сегодняшний день это самый актуальный способ отключения обновлений в Windows 10.

Отключение службы Windows Update — хрень, она сама может включиться.

И как это сделать ?

tmp

Свой человек

-

#28

Последнее редактирование: 1 Апр 2018

-

#29

Уже миллион раз обсуждалось, что все отключения в самой ОС (реестр, утилиты, фаервол) не помогут избежать обновления. Либо блочить в роутере, либо винт забивать до упора файлом подкачки, либо дать все-таки винде обновиться.

Главное прямые руки иметь…..почти два года уже риги работают и ничего само не включается, раз в полгода пыль чищу и кулера смазываю.

-

#30

1. Win+R — gpedit.msc — Computer ConfigurationAdministrative TemplatesWindows ComponentsWindows Update — тыц-тыц Configure Automatic Updates — тыц Enabled — 2 «Notify for download and notify for install»

Будет выскакивать сообщеиние о наличии обновлений и необходимости их скачать.

2. Win+R — regedit — HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindows-тыц правой кнопкой папку Windows-New-Key — название-WindowsUpdate — тыц правой кнопкой WindowsUpdate — New-Key — название AU — тыц правой копкой AU — New-DWORD (32-bit) Value — название AUOptions — тыц тыц AUOptions — Value Data — 2

Тот же вариант, что и предыдущий, только через правку реестра. Можно накосячить, если не очень хорошо разбираешься в правке реестра. Тогда лучше использовать первый вариант.

3. Win+R — services.msc — Windows Updates (ближе к концу списка) — тыц правой кнопкой — Properties — Startup type — Disabled — Apply

Обновления отклбчаются вообще.

Это помогало на старючих десятках 2016 года,не поможет ни реест,ни фаервол . Советуешь незная. Варианты есть, выше отписали

Always keep in mind that disabling Windows updates comes with the risk that your computer will be vulnerable because you…

Always keep in mind that disabling Windows updates comes with the risk that your computer will be vulnerable because you haven’t installed the latest security patch. It’s a sad state of affairs that Microsoft’s Windows 10 updates have become so unreliable and potentially dangerous that they may pose an equal or greater risk to being able to use your computer every day. There’s no good option here. Each user has to weigh the risk of giving Microsoft another opportunity to do damage versus the risk of leaving their system vulnerable to attack. If you choose to disable automatic updates, make sure you have good security software and keep it up-to-date.

Search for Microsoft Update Servers

- http://windowsupdate.microsoft.com

- http://*.windowsupdate.microsoft.com

- https://*.windowsupdate.microsoft.com

- http://*.update.microsoft.com

- https://*.update.microsoft.com

- http://*.windowsupdate.com

- http://download.microsoft.com

- http://*.download.windowsupdate.com

- http://wustat.windows.com

- http://ntservicepack.microsoft.com

- http://go.microsoft.com

- http://dl.delivery.mp.microsoft.com

- https://dl.delivery.mp.microsoft.com

- http://*.ws.microsoft.com

- https://*.ws.microsoft.com

- http://*.mp.microsoft.com

Connect to Mikrotik Router > IP > Firewall (or open TERMINAL)

THREE methods

ONE – Using RAW

SECOND – Using Firewall Filters

THIRD – Using REGEXP

RAW

/ip firewall raw

add action=drop chain=prerouting content=update.microsoft.com comment=”Blocking Windows Update”

add action=drop chain=prerouting content=download.microsoft.com

add action=drop chain=prerouting content=download.windowsupdate.com

add action=drop chain=prerouting content=windowsupdate.com

add action=drop chain=prerouting content=wustat.windows.com

add action=drop chain=prerouting content=ntservicepack.microsoft.com

add action=drop chain=prerouting content=stats.microsoft.com

add action=drop chain=prerouting content=wustat.windows.com

add action=drop chain=prerouting content=windowsupdate.microsoft.com

FILTERS

/ip firewall filter

add action=reject chain=forward comment=”block_WinUp” content=update.microsoft.com disabled=no reject-with=icmp-network-unreachable

add action=reject chain=forward comment=”block_WinUp” content=download.microsoft.com disabled=no reject-with=icmp-network-unreachable

add action=reject chain=forward comment=”block_WinUp” content=download.windowsupdate.com disabled=no reject-with=icmp-network-unreachable

add action=reject chain=forward comment=”block_WinUp” content=wustat.windows.com disabled=no reject-with=icmp-network-unreachable

add action=reject chain=forward comment=”block_WinUp” content=ntservicepack.microsoft.com disabled=no reject-with=icmp-network-unreachable

add action=reject chain=forward comment=”block_WinUp” content=stats.microsoft.com disabled=no reject-with=icmp-network-unreachable

add action=reject chain=forward comment=”block_WinUp” content=windowsupdate.com disabled=no reject-with=icmp-network-unreachable

REGEXP Layer 7

/ip firewall layer7-protocol

add name=”windows update ” regexp=”^.+(http://windowsupdate.microsoft.com|http://.windowsupdate.microsoft. com|https://.windowsupdate.microsoft.com|http://.update.microsoft.com|https://.update.microsoft.com|

http://.windowsupdate.com|http://download.windowsupdate.com|http://download.microsoft.com|http://.dow

nload.windowsupdate.com).*$”

/ip firewall filter

add action=drop chain=forward comment=”windows update Drop” layer7-protocol=”windows update ” src-address=

192.168.xxx.0/24

add action=drop chain=input dst-port=21-23 protocol=tcp

Remember, you can do it always on your computer

- Press the Windows key and “R”.

- Enter “gpedit.msc” in the box.

- Double click “Computer Configuration”.

- Double click “Administrative Templates”.

- Double click “Windows Components”

- Scroll to the bottom and double click “Windows Update”

- Double click “Configure Automatic Updates”

- Select “Disabled” on the upper left.

- Click “Apply” followed by “OK”

1) блокируете весь сетевой трафик (и входящий и исходящий)

2) адресно разрешаете доступ в сеть только необходимым вам приложениям

Под виндой это все можно сделать средствами штатного фаервола, но надстройки над ним типа WFC, simplewall, или tiniwall серьезно упрощают задачу

Теоретически это естественно не устраняет возможности наличия бэкдоров, но длительное (около месяца) наблюдение за подопытной песочницей левого трафика не выявило.

Мне кажется, с большей вероятностью, устройства, находящиеся на территории РФ, отключат от обновлений.

У них и без этого доступ есть к системе. У аппл так точно

А мне сегодня на винду с отключенными 2 года обновами прилетела кнопка — срочный апдейт… вопрос как))

Вот и думайте сами))

У меня просто прога стоит. Отключатель обнов. Как сервис работает

Блокируйте днс имена на шлюзе. Список их есть в инете

У маков — никак, у них постоянное подключение к ябблу. У винды — не знаю, разве только инет отрубить