Брандмауэр Microsoft Defender Firewall встроен во все современные версии Windows и Windows Server и позволяет настраивать правила фильтрации входящего и/или исходящего сетевого трафика на компьютере. Правила Windows Firewall можно настраивать локально на компьютере пользователя (с помощью консоли

wf.msc

, команды

netsh

или встроенного PowerShell модуля NetSecurity). На компьютерах Windows, которые добавлены в домен Active Directory вы можете централизованно управлять правилами и настройками Microsoft Defender Firewall с помощью групповых политик.

В крупных организациях правила фильтрации портов обычно выносятся на уровень маршрутизаторов, L3 коммутаторов или выделенных межсетевых экранах. Однако ничего не мешает вам распространить ваши правила ограничения сетевого доступа Windows Firewall к рабочим станциям или серверам Windows.

Содержание:

- Включить Windows Defender с помощью GPO

- Создать правила файервола Windows с помощью групповой политики

- Применить политики брандмауэра Microsoft Defender к компьютерам Windows

- Импорт и экспорт правил брандмауэра Windows в GPO

- Доменные и локальные правила Microsoft Defender

Включить Windows Defender с помощью GPO

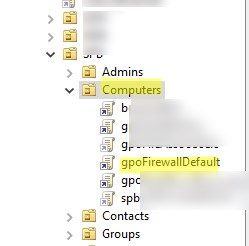

Запустите консоль управления доменными групповыми политиками (Group Policy Management Console,

gpmc.msc

), создайте новую GPO с именем gpoFirewallDefault и перейдите в режим редактирования (Edit).

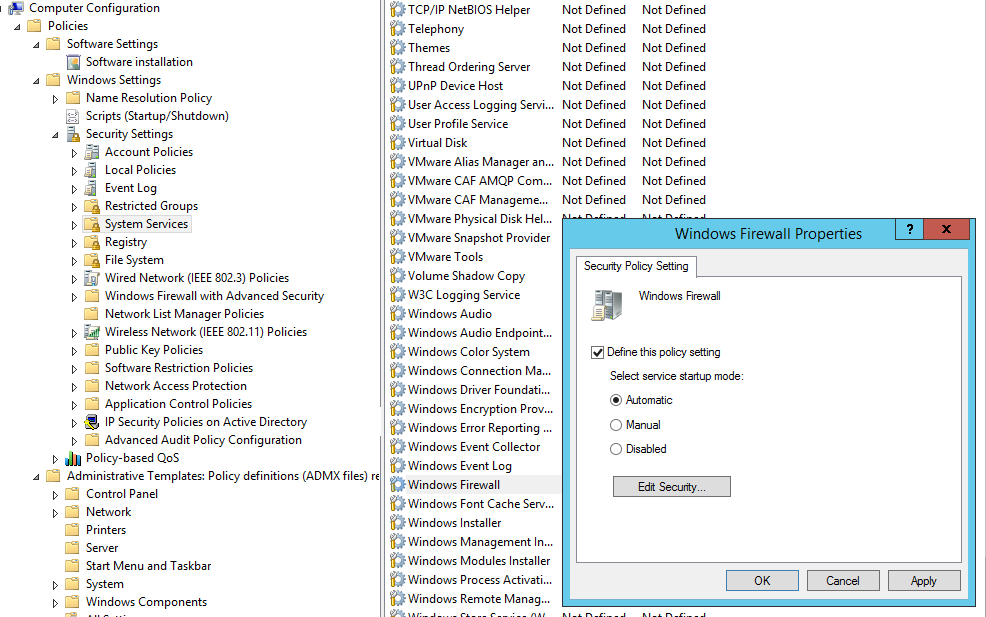

Чтобы пользователи (даже с правами локального админа) не могли выключить службу брандмауэра, желательно настроить автоматический запуск службы Windows Firewall через GPO. Для этого перейдите в раздел Computer Configuration -> Windows Settings -> Security Settings -> System Services. Найдите в списке служб Windows Firewall и измените тип запуск службы на автоматический (Define this policy setting -> Service startup mode Automatic). Убедитесь, что у пользователей нет прав на остановку служб.

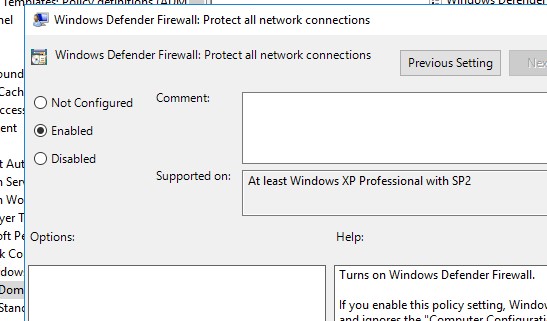

Затем перейдите в раздел Computer Configuration -> Policies -> Administrative Templates -> Network -> Network Connections -> Windows Defender -> Firewall -> Domain Profile и включите политику Windows Defender Firewall: Protect all network connections.

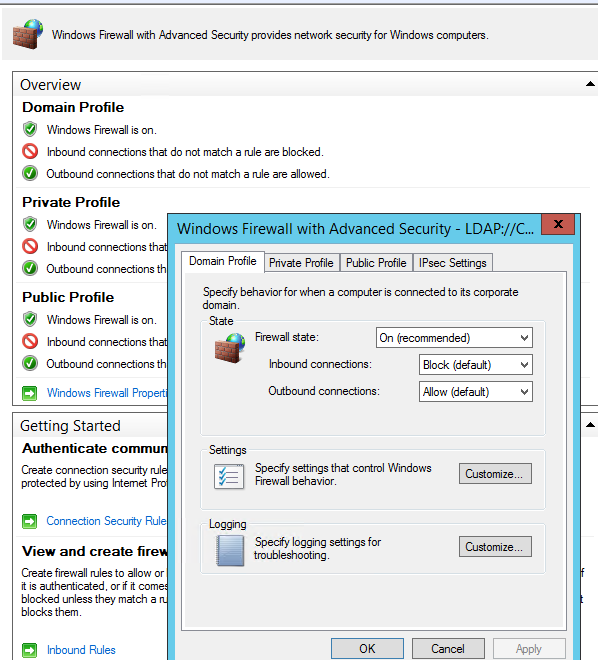

Откройте свойства Windows Firewall with Advanced Security в разделе GPO Computer Configuration -> Windows Settings -> Security Settings.

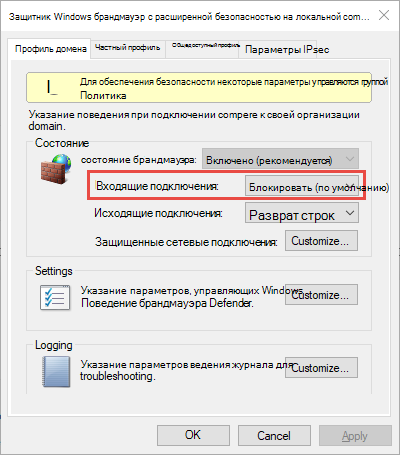

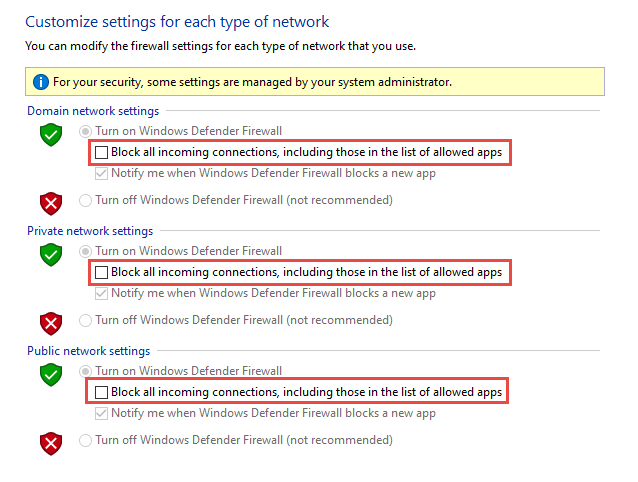

На всех трех вкладках Domain Profile, Private Profile и Public Profile (что такое профиль сети в Windows) измените состояние Firewall state на On (recommended). В зависимости от политик безопасности в вашей организации вы можете указать, что все входящие подключения по умолчанию запрещены (Inbound connections -> Block), а исходящие разрешены (Outbound connections -> Allow). Сохраните изменения.

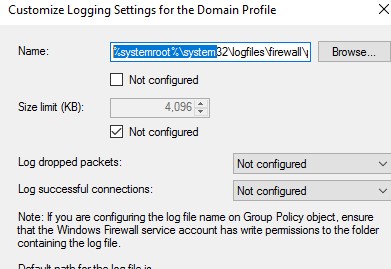

В целях отладки правил файервола вы можете включить запись логов Windows Defender в текстовый файл %systemroot%system32logfilesfirewallpfirewall.log (по умолчанию). Можно включить логирование отклоненных пакетов (Log dropped packets) или пакетов, который были разрешены правилами файервола (Log successfully connections). По-умолчанию логирование сетевых соединений в Windows отключено.

Создать правила файервола Windows с помощью групповой политики

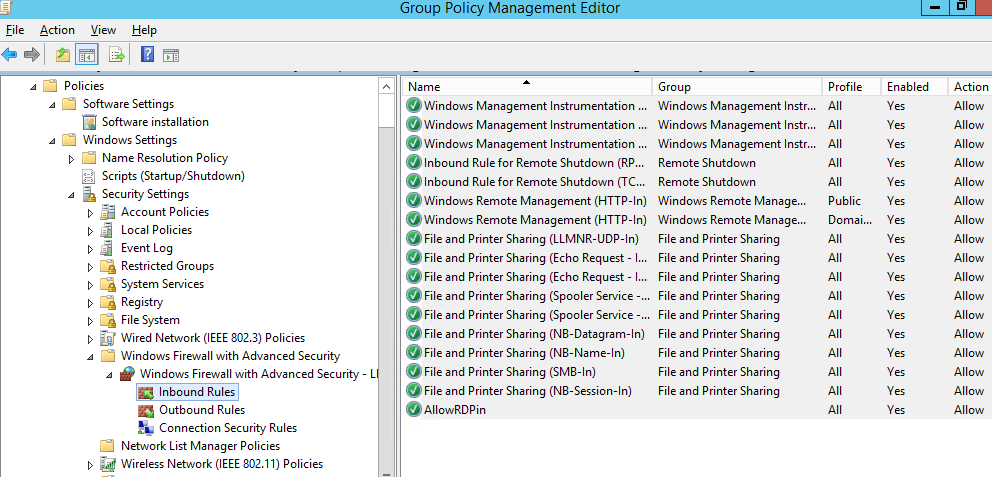

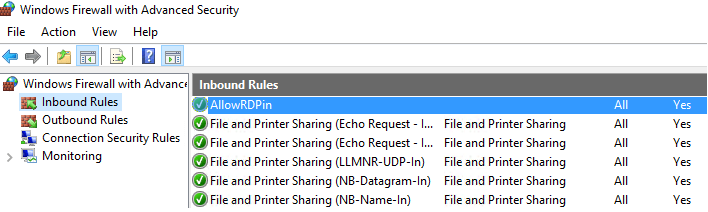

Теперь рассмотрим, как создать правила файервола Microsoft Defender с помощью GPO. Для настройки правил, перейдите в раздел Computer Configuration -> Windows Settings -> Security Settings -> Windows Firewall with Advanced Security.

Интерфейс этого раздела напоминает локальную консоль управления брандмауэром Windows и состоит из трех секций:

- Inbound rules

- Outbound rules

- Connection security rules

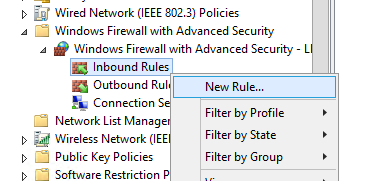

Попробуем создать разрешающее входящее правило файервола. Например, мы хотим разрешить подключение к компьютерам по RDP (порт по умолчанию TCP 3389). Щелкните ПКМ по разделу Inbound Rules и выберите пункт меню New Rule. Запустится мастер создания нового правила брандмауэра.

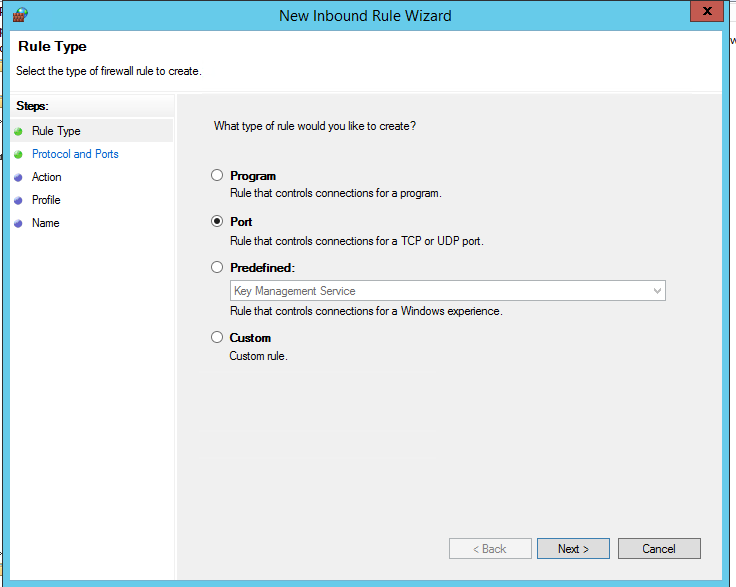

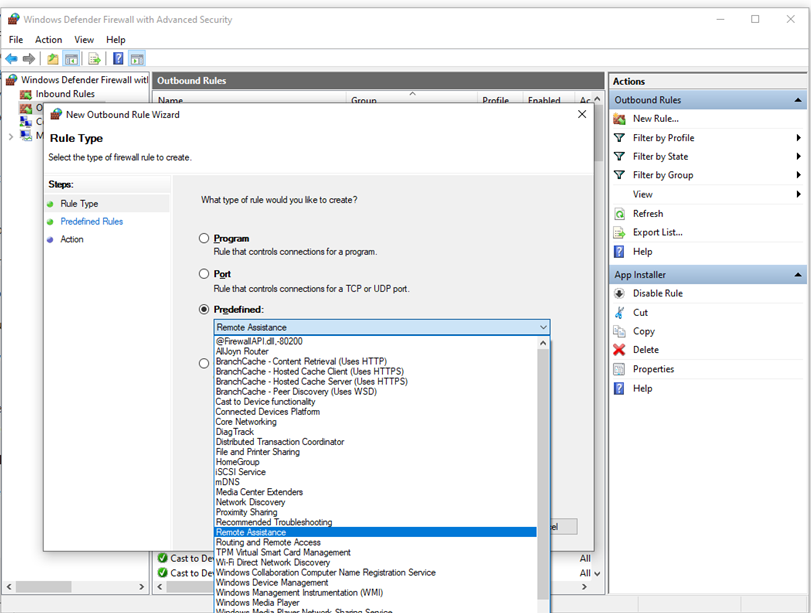

Выберите тип правила. Можно разрешить доступ для:

- Программы (Program) – можно выбрать исполняемый exe программы;

- Порта (Port) – выбрать TCP/UDP порт или диапазон портов;

- Преднастроенное правило (Predefined) – выбрать одно из стандартных правил Windows, в которых уже имеются правила доступа (описаны как исполняемые файлы, так и порты) к типовым службам (например, AD, Http, DFS, BranchCache, удаленная перезагрузка, SNMP, KMS, WinRM и т.д.);

- Собственное правило (Custom) – здесь можно указать программу, протокол (другие протоколы помимо TCP и UDP, например, ICMP, GRE, L2TP, IGMP и т.д.), IP адреса клиентов или целые IP подсети.

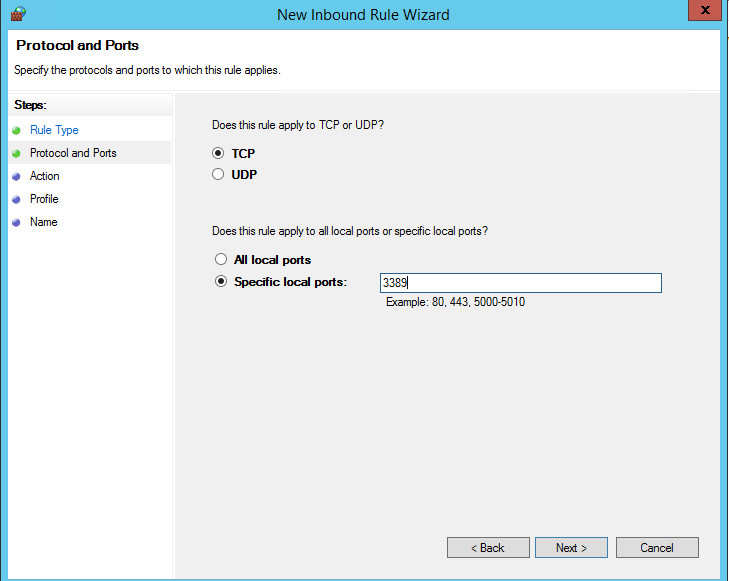

В нашем случае мы выберем правило Port. В качестве протокола укажем TCP, в качестве порта – Specific local ports -> 3389.

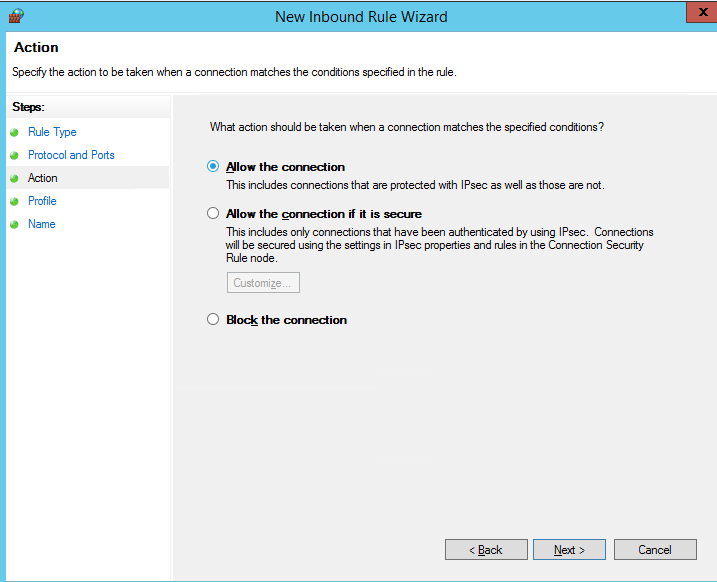

Далее нужно выбрать что нужно сделать с таким сетевым подключением: разрешить (Allow the connection), разрешить если оно безопасное или заблокировать (Block the connection).

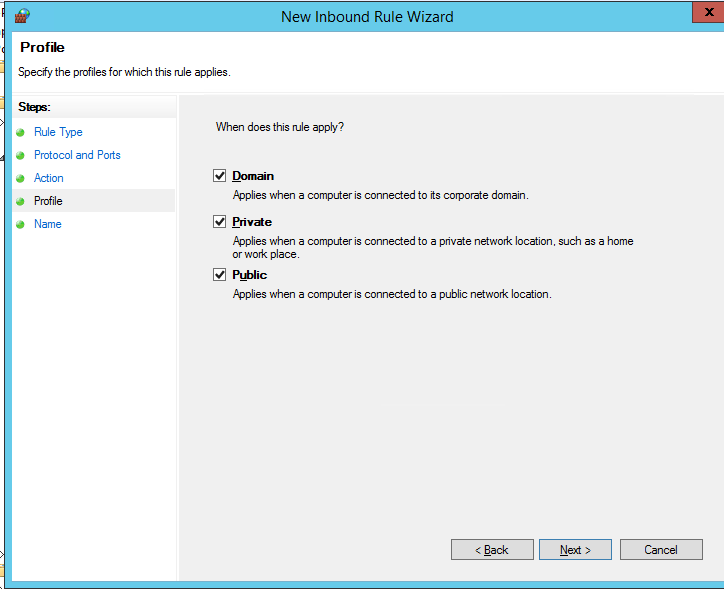

Осталось выбрать профили сети, для которых нужно применить это правило. Можно оставить все профили (Domain, Private и Public).

На последнем шаге нужно указать имя правило и его описание. Нажмите кнопку Finish и оно появится в списке правил брандмауэра.

В современных версиях Windows для трафика удаленного рабочего стола RDP также используется порт UDP 3389. Поэтому создайте второе правила Microsoft Defender и для этого порта.

Аналогичным образом вы можете настроить другие правила для входящего трафика, которые должны применятся к вашим клиентам Windows.

Вы можете создать правила как для входящего и исходящего трафика.

Выше мы рассмотрели, как использовать графический мастер для создания правил Windows Defender Firewall. Также вы можете сформировать список правил в простом текстовой форме и быстро создать правила для групповой политики Defender.

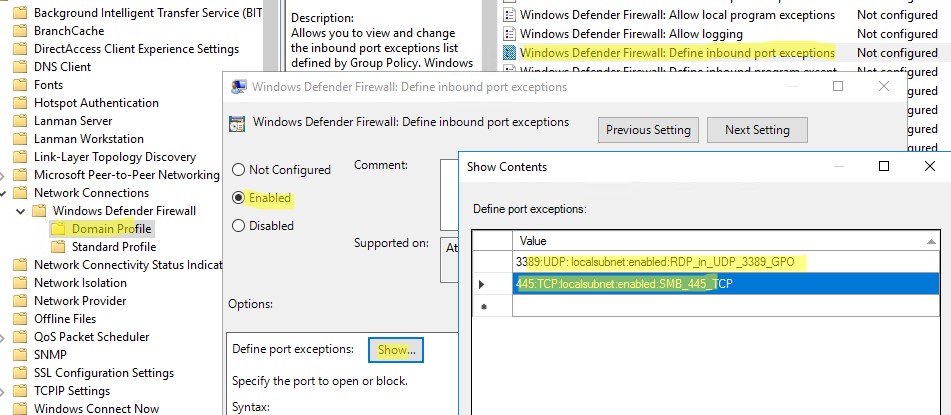

Перейдите в раздел Computer Configuration -> Policies -> Administrative Templates -> Network -> Network Connections -> Windows Defender Profile -> Domain Profile и откройте параметр Windows Defender Firewall: Define inbound port exceptions. Здесь вы можете создать список правил с помощью простых текстовых строчек.

Ниже представлен список правил, который я хочу добавить в групповую политику

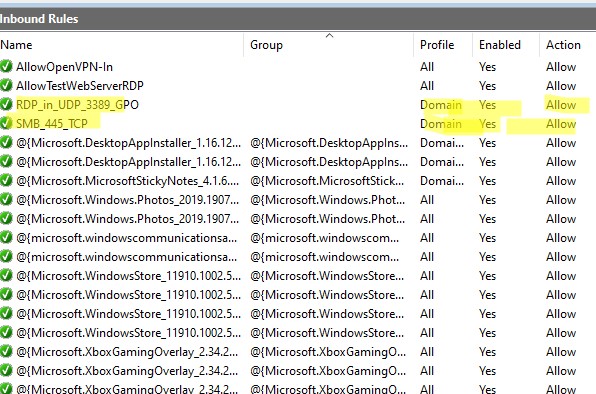

3389:UDP:localsubnet:enabled:RDP_in_UDP_3389_GPO 445:TCP:localsubnet:enabled:SMB_445_TCP 443:TCP:192.168.100.10:enabled:HTTP_in_445_TCP

Нажмите кнопку Show и построчно скопируйте ваши правила в окно Define port exceptions.

Этот способ позволяет вам быстро создать большое количество входящих правил для файервола Windows.

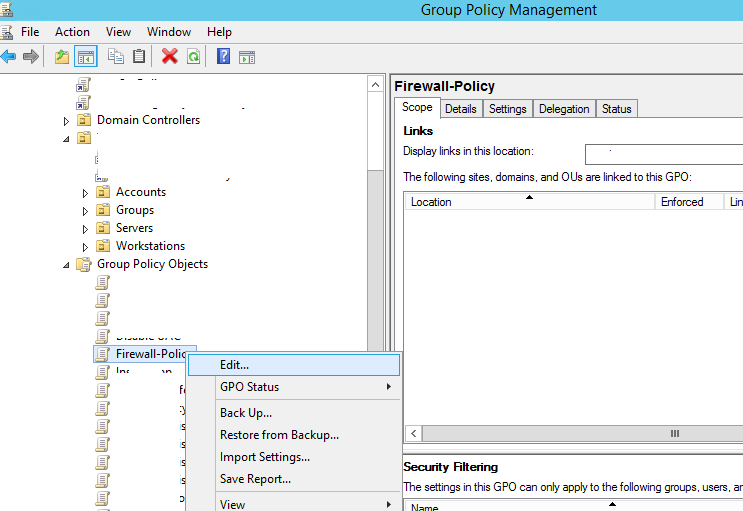

Применить политики брандмауэра Microsoft Defender к компьютерам Windows

Теперь осталось назначить политику Firewall-Policy на OU (Organizational Unit) с компьютерами пользователей. Найдите в консоли Group Policy Management нужный OU, щелкните по нему правой кнопкой и выберите Link an Existing GPO. Выберите в списке вашу политику.

Важно. Прежде, чем применять политику файервола к OU с продуктивными компьютерами, настоятельно рекомендуется проверить ее на тестовых компьютерах. Из-за некорректной настройки брандмауэра вы можете полностью заблокировать сетевой доступ компьютерам. Для диагностики применения групповых политик используйте утилиту gpresult.exe.

Обновите настройки групповых политик на клиентах (

gpupdate /force

). Проверьте, что указанные вами порты открыты на компьютерах пользователей (можно использовать командлет Test-NetConnection или утилиту Portqry).

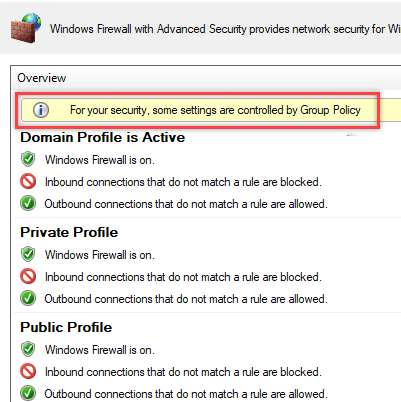

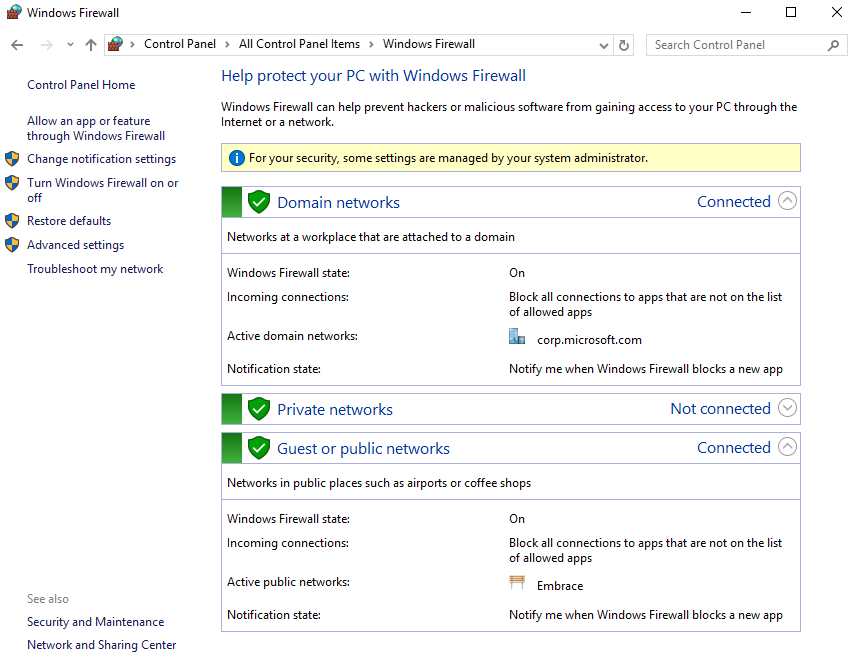

На компьютере пользователя откройте Панель управленияСистема и безопасностьБрандмауэр Защитника Windows и убедитесь, что появилась надпись: Для обеспечения безопасности, некоторые параметры управляются групповой политикой (For your security, some settings are controlled by Group Policy), и используются заданные вами настройки брандмаэера.

Пользователь теперь не может изменить настройки брандмауэра, а в списке Inbound Rules должны быть указаны все созданные вами правила. Обратите внимание, что по умолчанию новые правила из GPO добавляются к уже существующим локальным правилам файервола.

Также вы можете вывести текущие настройки Windows Defender с помощью команды:

netsh firewall show state

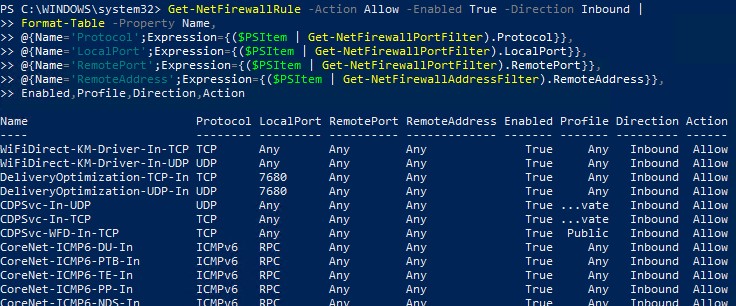

Или можно представить список правил в табличной форме с помощью скрипта PowerShell:

Get-NetFirewallRule -Action Allow -Enabled True -Direction Inbound |

Format-Table -Property Name,

@{Name='Protocol';Expression={($PSItem | Get-NetFirewallPortFilter).Protocol}},

@{Name='LocalPort';Expression={($PSItem | Get-NetFirewallPortFilter).LocalPort}},

@{Name='RemotePort';Expression={($PSItem | Get-NetFirewallPortFilter).RemotePort}},

@{Name='RemoteAddress';Expression={($PSItem | Get-NetFirewallAddressFilter).RemoteAddress}},

Enabled,Profile,Direction,Action

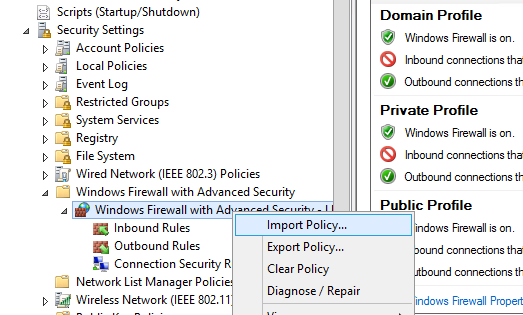

Импорт и экспорт правил брандмауэра Windows в GPO

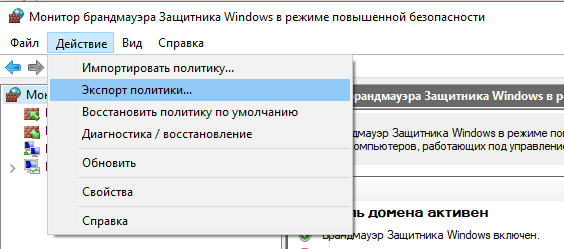

Консоль Windows Defender Firewall позволяет экспортировать и импортировать текущие настройки файервола в текстовый файл. Вы можете настроить правила брандмауэра на эталонном компьютере и экспортировать их в консоль групповых политики.

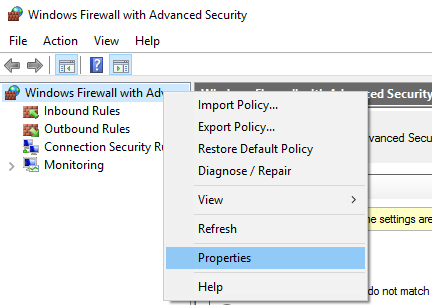

Настройте нужные правила, замет встаньте на корень оснастки брандмауэра (Монитор Брандмауэра Защитника Windows в режиме повышенной безопасности) и выберите пункт Действие -> Экспорт политики

Политика выгружается в WFW файл, который можно импортировать в редакторе Group Policy Management Editor, выбрав пункт Import Policy и указав путь к файлу wfw (текущие настройки будут перезаписаны).

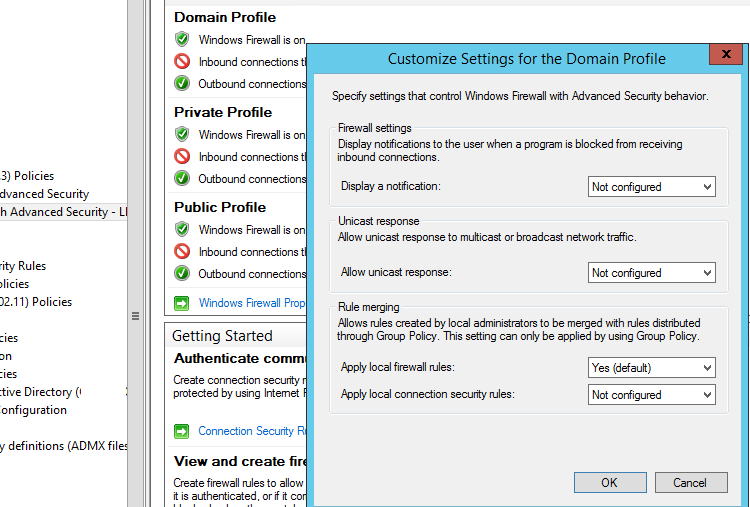

Доменные и локальные правила Microsoft Defender

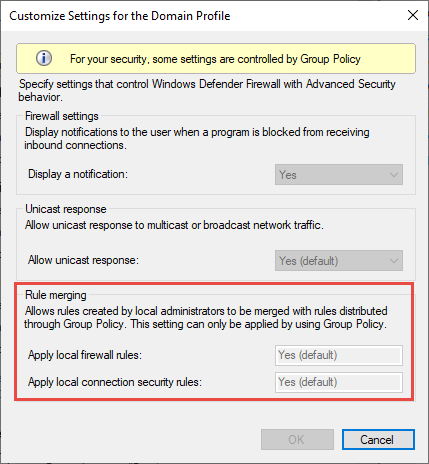

В GPO вы можете настроить, хотите ли вы разрешить локальным администраторам создавать на своих компьютерах собственные правила брандмауэра и как эти правила должны объединяться с правилами, назначенными через GPO.

Откройте в GPO свойства политики (Windows Firewall Properties), выберите вкладку с профилем (Domain) и нажмите кнопку Customize.

Обратите внимание на настройки в разделе Rule merging. По умолчанию режим объединения правил включен. Вы можете принудительно указать, что локальный администратор может создавать собственные правила брандмауэра: в параметре Apply local firewall rules выберите Yes (default).

Совет. Блокирующие правила файервола имеют приоритет над разрешающими. Т.е. пользователь не сможет создать собственное разрешающее правило доступа, противоречащее запрещающему правилу, настроенному администратором через GPO. Однако пользователь может создать локальное запрещающее правило, даже если этот доступ разрешен администратором в политике.

Несколько советов об управлении брандмауэром Windows через GPO

- Создавайте отдельные политики с правилами брандмауэра для серверов и рабочих станций (для каждой группы одинаковых серверов возможно придется создать собственные политики в зависимости от их роли). Т.е. правила файервола для контроллера домена, почтового Exchange сервера, сервера с ролью Remote Desktop Services Host (RDSH) или Microsoft SQL Server будут отличаться;

- Для более точного нацеливания политики на клиентов можно использовать WMI фильтры GPO (например, вы можете привязать политику к хостам определенной IP подсети)

- Какие порты нужно открыть для той или иной службы нужно искать в документации на сайте разработчика. Процесс довольно кропотливый и на первый взгляд сложный. Но постепенно вполне реальной прийти к работоспособной конфигурации Windows файервола, который разрешает только одобренные подключения и блокирует все остальное. По опыту хочу отметить, что на ПО Microsoft можно довольно быстро найти список используемых TCP/UDP портов.

Содержание

- Настройка правил брандмауэра Windows групповыми политиками

- Групповые политики, использующиеся для управления настройками Брандмауэра Защитника Windows

- Включаем Windows Firewall с помощью GPO

- Создаем правило файервола с помощью групповой политики

- Проверка политик брандмаэера Windows на клиентах

- Импорт / экспорт правил Брандмауэра Windows в GPO

- Доменные и локальные правила брандмауэра

- Несколько советов об управлении брандмауэром Windows через GPO

- Заметки системного администратора

- Грань между «Сейчас чуть-чуть подправлю» и «Ой, б#я!» — очень тонка!

- 5 вопросов о работе Windows Firewall

- 1. Как определяется, какой профиль будет применяться (Domain, Public, Private)?

- 2. Как отключить весь трафик кроме только назначенного вручную

- 3. Можно ли управлять сетевыми интерфейсами (назначать правила на отдельные сетевые интерфейсы)

- 4. Как правильно настройки файрвола делать через групповые политики (чтоб не закрылся весь трафик до получения настроек)

- 5. Как определяется порядок применения правил Firewall

- Брандмауэр windows приоритет правил

- Вопрос

- Ответы

- Все ответы

- Планирование параметров базовой политики брандмауэра

- Лучшие практики для настройки Защитник Windows брандмауэра

- Сохранение параметров по умолчанию

- Понимание приоритета правил для входящие правила

- Создание правил для новых приложений перед первым запуском

- Правила входящие разрешимые

- Известные проблемы с автоматическим созданием правил

- Создание локальных правил слияния политик и приложений

- Знать, как использовать режим «экраны» для активных атак

- Создание исходящие правила

- Документировать изменения

Настройка правил брандмауэра Windows групповыми политиками

Брандмауэр Windows позволяет ограничить исходящий / входящий сетевой трафик для определенного приложения или TCP/IP порта, и является популярным средством ограничения сетевого доступа к (от) рабочим станциям пользователей или серверам. Правила Windows Firewall можно настроить индивидуально на каждом компьютере, или, если компьютер пользователя включен в домен Windows, администратор может управлять настройками и правилами брандмауэра Windows с помощью групповых политик.

В крупных организация правила фильтрации портов обычно выносятся на уровень маршрутизатором, L3 коммутаторов или выделенных межсетевых экранах. Однако ничего не мешает вам распространить ваши правила ограничения сетевого доступа Windows Firewall к рабочим станциям или серверам Windows.

Групповые политики, использующиеся для управления настройками Брандмауэра Защитника Windows

С помощью редактора доменной групповой политики (group Policy Management Console – gpmc.msc) создайте новую политику с именем Firewall-Policy и перейдите в режим редактирования (Edit).

В консоли групповой политики есть две секции, в которых можно управлять настройками брандмауэра:

Включаем Windows Firewall с помощью GPO

Создаем правило файервола с помощью групповой политики

Теперь попробуем создать разрешающее входящее правило файервола для всех. Например, мы хотим разрешить подключение к компьютерам по RDP (порт TCP 3389). Щелкните ПКМ по разделу Inbound Rules и выберите пункт меню New Rule.

Мастер создания правила брандмауэра очень похож на интерфейс локального Windows Firewall на обычном компьютере.

Выберите тип правила. Можно разрешить доступ для:

В нашем случае мы выберем правило Port. В качестве протокола укажем TCP, в качестве порта – порт 3389 (RDP порт по-умолчанию, можно изменить).

Далее нужно выбрать что нужно сделать с таким сетевым соединением: разрешить (Allow the connection), разрешить если оно безопасное или заблокировать (Block the connection).

Осталось выбрать профили файервола, которым нужно применить правило. Можно оставить все профили (Domain, Private и Public).

На последнем шаге нужно указать имя правило и его описание. Нажмите кнопку Finish и оно появится в списке правил брандмауэра.

Аналогичным образом вы можете настроить другие правила для входящего трафика, которые должны применятся к вашим клиентам Windows.

Не забываете, что нужно создать правила для входящего и исходящего трафика.

Теперь осталось назначить политику Firewall-Policy на OU с компьютерами пользователей

Проверка политик брандмаэера Windows на клиентах

Обновите политики на клиентах (gpupdate /force). Проверьте, что указанные вами порты доступны на компьютерах пользователей (можно использовать командлет Test-NetConnection или утилиту Portqry).

На ПК пользователя откройте Панель управленияСистема и безопасностьБрандмауэр Защитника Windows и убедитесь, что появилась надпись: Для обеспечения безопасности, некоторые параметры управляются групповой политикой (For your security, some settings are controlled by Group Policy), и используются заданные вами настройки брандмаэера.

Пользователь теперь не может изменить настройки брандмауэра, а в списке Inbound Rules должны быть указаны все созданные вами правила.

Также вы можете вывести настройки файервола с помощью команды:

netsh firewall show state

Импорт / экспорт правил Брандмауэра Windows в GPO

Политика выгружается в WFW файл, который можно импортировать в редакторе Group Policy Management Editor, выбрав пункт Import Policy и указав путь к файлу wfw (текущие настройки будут перезаписаны).

Доменные и локальные правила брандмауэра

В зависимости от того, хотите ли вы, чтобы локальные администраторы могли создавать на своих компьютерах собственные правила брандмауэра и эти должны быть объединены с правилами, полученными с помощью групповой политики. в групповой политике вы можете выбрать режим объединения правил. Откройте свойства политики и обратите внимание на настройки в разделе Rule merging. По умолчанию режим объединения правил включен. Вы можете принудительно указать, что локальный администратор может создавать собственные правила брандмауэра: в параметре Apply local firewall rules выберите Yes (default).

Несколько советов об управлении брандмауэром Windows через GPO

Конечно, для серверов и рабочих станций нужно создавать отдельные политики управления правилами брандмауэра (для каждой группы одинаковых серверов возможно придется создать собственные политики в зависимости от их роли). Т.е. правила файервола для контроллера домена, почтового Exchange сервера и сервера SQL будут отличаться.

Какие порты нужно открыть для той или иной службы нужно искать в документации на сайте разработчика. Процесс довольно кропотливый и на первый взгляд сложный. Но постепенно вполне реальной придти к работоспособной конфигурации Windows файервола, который разрешает только одобренные подключения и блокирует все остальное. По опыту хочу отметить, что на ПО Microsoft можно довольно быстро найти список используемых TCP/UDP портов.

Источник

Заметки системного администратора

Грань между «Сейчас чуть-чуть подправлю» и «Ой, б#я!» — очень тонка!

5 вопросов о работе Windows Firewall

1. Как определяется, какой профиль будет применяться (Domain, Public, Private)?

За определение сети отвечает служба Network Location Awareness (NLA). О каждом сетевом подключении собирается определённый набор информации, включающий, например, сведения об IP, маске, шлюзе по умолчанию, пропускной способности и способе выхода в интернет. На базе этой информации формируется определённый сетевой профиль, на основании которого уже принимается решение о том, какой Firewall-профиль использовать. В текущих версиях Windows их три:

Есть ещё тип Unknown, сюда попадают сети, у которых нет шлюза по умолчанию. К ним применяется Public profile.

2. Как отключить весь трафик кроме только назначенного вручную

Через оснастку Windows Firewall with Advanced Security — Properties.

(либо через аналогичные настройки групповых политик)

Для каждого профиля можно задать следующие значения:

Inbound connections:

Outbound connections:

Кстати, именно эти политики по умолчанию включаются, когда служба Firewall остановлена (Block для входящих и Allow для исходящих)

3. Можно ли управлять сетевыми интерфейсами (назначать правила на отдельные сетевые интерфейсы)

Только для разных профилей. У нас есть три, как указано выше, соответственно можно задать три набора правил – для работы в домене, для работы во всех остальных сетях и для избранных private-сетей. Хотя, в большинстве случаев достаточно двух.

4. Как правильно настройки файрвола делать через групповые политики (чтоб не закрылся весь трафик до получения настроек)

Главный принцип – сначала сформировать корректные правила для работы в доменной среде, прежде чем применять запрет доступа.

Ниже основные требования к портам для работы Active Directory, а также ссылки на статьи по этой теме.

netsh int ipv4 show dynamicport tcp

netsh int ipv4 show dynamicport udp

Есть возможность ограничить RPC-трафик, указав определённый порт, в соответствии со статьёй Restricting Active Directory RPC traffic to a specific port

Основные используемые в работе AD порты представлены в таблице ниже:

Наиболее полный перечень портов, используемый платформой Windows доступен в статье Service overview and network port requirements for Windows

5. Как определяется порядок применения правил Firewall

Если рассматривать только типовые правила, то блокирующие имеют приоритет над разрешающими, а последним оплотом выступают Default rules (которые в п.2 для Inbound/Outbound connections).

Внутри каждой группы порядок определяется на базе Rule ID

Источник

Брандмауэр windows приоритет правил

Вопрос

Доброго времени суток!

Есть GPO оторая запрещает весь входящий трафики з локальной подсети по TCP и UDP.

Есть другая GPO которая разрешает входящие подключения к WinRM с одного из IP этой же подсети.

Но доступ не работает, насколько я помню запрещающие правила имеют в брандмауэре виндовс больший приоритет.

Как все-таки разрешить подключения несмотря на наличие такого запрещающего правила?

Ответы

Должно, но создайте ещё правила для UDP + некоторые протоколы не работают по портам, например ICMP. В этом случае (при условии настроек фаервола по умолчанию) надо отключать все правила, кроме разрешённого. И это проще, чем блокировать по портам 1-5984 и т.д.

Все ответы

А зачем запрещать все входящие подключения правилом? Почему вам нельзя настроить блокирование входящих подключений в свойствах профилей подключений? Тогда правила, разрешающие подключения, будут работать.

Возможно ошибаюсь, но имеется в виду скорее всего вот это:

Картинку уж не стал прикреплять. Думаю и так понятно.

Поэтому, просто отключите все входящие правила в фаерволе, и разрешите только WinRM для одного IP:

>профили тут не при чём

А вы разве не видите в картинке прямо под этими своими словами названий Domain Profile, Private Profile, Public Profile?

А вы разве не видите в картинке прямо под этими своими словами названий Domain Profile, Private Profile, Public Profile?

Дошло Ваше предложение.

Изначально запрещающее правило не запрещает все входящие подключения, а запрещает все входящие подключения с IP из этой подсети.

Т.е. запрет атаковать или распостранять или следить за равноправными членами.

Но из сервеной сети или сети первой линии поддержки подключаться например «удаленным помощинком» или другим по можно.

Если я сделаю это профилями. то наверное это будет не так.

Источник

Планирование параметров базовой политики брандмауэра

Относится к:

После установления требований и получения сведений о макете сети и устройствах можно приступить к разработке параметров и правил GPO, которые позволят вам применять требования на устройствах.

Ниже приводится список параметров брандмауэра, которые можно рассмотреть для включения в базовый дизайн брандмауэра, а также рекомендации, которые будут служить отправной точкой для вашего анализа:

Выбор профиля. Правила брандмауэра можно настроить для любого из профилей расположения сети, которые вы видите в Центре сети и обмена данными: Domain, Publicи Private. Большинство параметров применяются в профиле Домен, без возможности для пользователя изменить их. Однако может потребоваться оставить параметры профиля, настраиваемые пользователем, на устройствах, которые могут быть взяты из физической сети организации и соединены с публичной или домашней сетью. При блокировке общедоступных и частных профилей пользователь может запретить доступ к необходимой сетевой программе или службе. Так как они не находятся в сети организации, проблему подключения невозможно устранить, развернув изменения правил в GPO. В каждом из последующих разделов рассмотрите каждый профиль и примените правила к тем профилям, которые могут действовать в вашей организации.

Важно: Рекомендуется установить на серверных устройствах все правила для всех профилей, чтобы предотвратить непредвиденное отключение подключения к сети. Можно рассмотреть аналогичную практику для настольных устройств и поддерживать только различные профили на портативных устройствах.

Состояние брандмауэра. Рекомендуется запретить пользователю отключать его.

Поведение по умолчанию для входящие подключения: Блок. Мы рекомендуем применять по умолчанию поведение блокировки нежелательных входящие подключения. Чтобы разрешить сетевой трафик для определенной программы, создайте правило входящий, которое служит исключением из этого поведения по умолчанию.

Поведение по умолчанию для исходящие подключения: Разрешить. Рекомендуется применять по умолчанию поведение, позволяющее разрешающее исходящие подключения.

Разрешить одноназваный ответ: Да. Мы рекомендуем использовать параметр Да по умолчанию, если у вас нет определенных требований, чтобы сделать иначе.

Применение локальных правил брандмауэра: Да. Рекомендуется разрешить пользователям создавать и использовать локальные правила брандмауэра. Если вы установите это на нет, **** то при нажатии кнопки Разрешить сообщение уведомления, чтобы разрешить трафик для новой программы, Windows не создает новое правило брандмауэра и трафик остается заблокированным.

Если вы и ИТ-сотрудники можете создать и сохранить список правил брандмауэра для всех разрешенных приложений и развернуть их с помощью GPOs, то вы можете установить это значение до No.

Применение локальных правил безопасности подключения: Нет. Рекомендуется запретить пользователям создавать и использовать собственные правила безопасности подключения. Сбои подключения, вызванные противоречивыми правилами, могут быть затруднены для устранения неполадок.

Ведение журнала. Рекомендуется включить ведение журнала в файл на локальном жестком диске. Не забудьте ограничить размер, например 4096 КБ, чтобы избежать проблем с производительностью, заполнив жесткий диск пользователя. Обязательно укажите папку, в которую Защитник Windows брандмауэр с учетной записью службы безопасности с расширенными разрешениями на запись.

Правила входящие. Создайте входящие правила для программ, которые должны иметь возможность получать нежелательные входящие сетевые пакеты с другого устройства в сети. Сделайте правила максимально конкретными, чтобы снизить риск использования этих правил вредоносными программами. Например, укажите номера программ и портов. Указание программы гарантирует, что правило действует только при запуске программы, а указание номера порта гарантирует, что программа не может получать неожиданный трафик в другом порту.

Правила входящие являются общими для серверов, так как на них находятся службы, к которым подключаются клиентские устройства. При установке программ и служб на сервере программа установки обычно создает и включает правила для вас. Изучите правила, чтобы убедиться, что они не открывают больше портов, чем требуется.

Важно: Если вы создаете входящие правила, разрешащие сетевой трафик RPC с помощью параметров RPC Endpoint Mapper и Dynamic RPC, то весь входящий сетевой трафик RPC разрешен, так как брандмауэр не может фильтровать сетевой трафик на основе UUID конечного приложения.

Правила исходящие. Только создайте исходящие правила для блокировки сетевого трафика, который необходимо предотвратить во всех случаях. Если организация запрещает использование определенных сетевых программ, вы можете поддерживать эту политику, блокируя известный сетевой трафик, используемый программой. Перед развертыванием необходимо проверить ограничения, чтобы не вмешиваться в трафик для необходимых и авторизованных программ.

Источник

Лучшие практики для настройки Защитник Windows брандмауэра

Относится к:

Защитник Windows Брандмауэр с расширенными службами безопасности обеспечивает фильтрацию сетевого трафика на основе хостов и блокирует несанкционированный сетевой трафик, который втекает в локальное устройство или выходит из него. Настройка брандмауэра Windows на основе следующих методов поможет оптимизировать защиту устройств в сети. Эти рекомендации охватывают широкий спектр развертывания, включая домашние сети и корпоративные настольные и серверные системы.

Чтобы открыть Windows брандмауэра, перейдите в меню Пуск, выберите Выполнить, введите WF.msc, а затем выберите ОК. См. также open Windows брандмауэр.

Сохранение параметров по умолчанию

При первом Защитник Windows брандмауэре можно увидеть параметры по умолчанию, применимые к локальному компьютеру. Панель Обзор отображает параметры безопасности для каждого типа сети, к которой устройство может подключиться.

Рис. 1. Защитник Windows брандмауэра

Профиль домена. Используется для сетей, в которых существует система проверки подлинности учетных записей в отношении контроллера домена (DC), например Azure Active Directory DC

Частный профиль. Предназначен для и лучше всего используется в частных сетях, таких как домашняя сеть

Общедоступный профиль: разработан с учетом более высокой безопасности для общедоступных сетей, таких как Wi-Fi точки доступа, кафе, аэропорты, гостиницы или магазины

Просмотр подробных параметров для каждого профиля правой кнопкой мыши верхнего уровня брандмауэра Защитник Windows с узлом Advanced Security в левой области, а затем выбор свойств.

Поддержание параметров по умолчанию в Защитник Windows брандмауэра по мере возможности. Эти параметры предназначены для обеспечения безопасности устройства для использования в большинстве сетевых сценариев. Одним из ключевых примеров является поведение блока по умолчанию для входящие подключения.

Рис. 2. Параметры исходящие и исходящие по умолчанию

Чтобы обеспечить максимальную безопасность, не измените параметр Блокировка по умолчанию для входящего подключения.

Понимание приоритета правил для входящие правила

Во многих случаях следующим шагом для администраторов будет настройка этих профилей с помощью правил (иногда называемых фильтрами), чтобы они могли работать с приложениями пользователей или другими типами программного обеспечения. Например, администратор или пользователь могут добавить правило для размещения программы, открыть порт или протокол или разрешить предопределяемого типа трафика.

Рис. 3. Мастер создания правил

Эта статья не охватывает пошаговую конфигурацию правил. Общие рекомендации по созданию политики см. в Windows брандмауэре с расширенным руководством по развертыванию безопасности.

Во многих случаях для работы приложений в сети требуется разрешить определенные типы входящий трафик. Администраторам следует помнить о следующих правилах приоритета при допустив эти входящие исключения.

Явно определенные правила разрешить будут иметь приоритет над параметром блокировки по умолчанию.

Явные правила блокировки будут иметь приоритет над любыми противоречивыми правилами допуска.

Более конкретные правила будут иметь приоритет над менее конкретными правилами, за исключением случаев явных правил блокировки, как упоминалось в 2. (Например, если параметры правила 1 включают диапазон IP-адресов, в то время как параметры правила 2 включают один IP-адрес, правило 2 будет иметь приоритет.)

Из-за 1 и 2 важно при разработке набора политик убедиться, что не существует других явных правил блокировки, которые могли бы случайно перекрываться, тем самым предотвращая поток трафика, который вы хотите разрешить.

Общая практика обеспечения безопасности при создании входящие правила должна быть максимально конкретной. Однако, когда необходимо ввести новые правила, использующие порты или IP-адреса, по возможности следует использовать последовательные диапазоны или подсети, а не отдельные адреса или порты. Это позволяет избежать создания нескольких фильтров под капотом, снижает сложность и помогает избежать ухудшения производительности.

Защитник Windows Брандмауэр не поддерживает традиционное упорядочение правил, назначенное администратором. Эффективный набор политик с ожидаемым поведением может быть создан с помощью нескольких, последовательных и логических правил, описанных выше.

Создание правил для новых приложений перед первым запуском

Правила входящие разрешимые

При первом установке сетевые приложения и службы выдают прослушивающий вызов, указывая необходимые для правильного функционирования сведения о протоколе и порте. Поскольку в брандмауэре по умолчанию Защитник Windows блокировка, необходимо создать правила входящие исключения, чтобы разрешить этот трафик. Обычно приложение или сам установщик приложения добавляют это правило брандмауэра. В противном случае пользователю (или администратору брандмауэра от имени пользователя) необходимо вручную создать правило.

Если нет активного приложения или правила допуска, определенного администратором, диалоговое окно будет побуждать пользователя разрешить или заблокировать пакеты приложения при первом запуске приложения или попытках связаться в сети.

Если у пользователя есть разрешения администратора, они будут вызваны. Если они отвечают «Нет» или отменяют запрос, будут созданы правила блокировки. Обычно создаются два правила, по одному для трафика TCP и UDP.

Если пользователь не является локальным администратором, он не будет вызван. В большинстве случаев будут созданы правила блокировки.

В любом из указанных выше сценариев после добавлений эти правила должны быть удалены, чтобы снова создать запрос. Если нет, трафик будет по-прежнему заблокирован.

Параметры брандмауэра по умолчанию предназначены для безопасности. Разрешение всех входящие подключения по умолчанию представляет сеть для различных угроз. Поэтому создание исключений для входящие подключения из стороненного программного обеспечения должно определяться доверенными разработчиками приложений, пользователем или администратором от имени пользователя.

Известные проблемы с автоматическим созданием правил

При разработке набора политик брандмауэра для сети лучше всего настроить правила допуска для любых сетевых приложений, развернутых на хост-сайте. Наличие этих правил перед первым запуском приложения поможет обеспечить бесперебойное впечатление.

Отсутствие этих постановок не обязательно означает, что в конечном итоге приложение не сможет общаться в сети. Однако для поведения, задействованного в автоматическом создании правил приложения во время работы, требуются взаимодействие пользователей и административные привилегии. Если предполагается, что устройство будет использоваться не административными пользователями, следует следовать лучшим практикам и предоставить эти правила перед первым запуском приложения, чтобы избежать непредвиденных проблем с сетью.

Чтобы определить, почему некоторые приложения не могут общаться в сети, ознакомьтесь со следующими словами:

Пользователь с достаточными привилегиями получает уведомление о запросе, извещение о том, что приложению необходимо внести изменения в политику брандмауэра. Не до конца понимая запрос, пользователь отменяет или отклоняет запрос.

Пользователю не хватает достаточных привилегий, поэтому ему не предложено разрешить приложению вносить соответствующие изменения в политику.

Объединение локальной политики отключено, что не позволяет приложению или сетевой службе создавать локальные правила.

Создание правил приложения во время работы также может быть запрещено администраторами с помощью Параметры приложения или групповой политики.

Рис. 4. Диалоговое окно для доступа

Создание локальных правил слияния политик и приложений

Правила брандмауэра можно развернуть:

Параметры объединения правил контролируют возможность объединения правил из различных источников политики. Администраторы могут настраивать различные действия слияния для профилей домена, частных и общедоступных.

Параметры объединения правил позволяют местным администраторам создавать собственные правила брандмауэра в дополнение к правилам групповой политики.

Рис. 5. Параметр слияния правил

В поставщике услуг конфигурации брандмауэраэквивалентным параметром является AllowLocalPolicyMerge. Этот параметр можно найти в каждом соответствующем узле профиля, DomainProfile, PrivateProfileи PublicProfile.

Если объединение локальных политик отключено, для любого приложения, которое нуждается в входящие подключения, требуется централизованное развертывание правил.

Администраторы могут отключить LocalPolicyMerge в средах с высокой безопасностью, чтобы обеспечить более жесткий контроль над конечными точками. Это может повлиять на некоторые приложения и службы, которые автоматически создают локализованную политику брандмауэра при установке, как было рассмотрено выше. Чтобы эти типы приложений и служб работали, администраторы должны централизованно нажимать правила с помощью групповой политики (GP), управления мобильными устройствами (MDM) или обоих (для гибридной или совместной среды управления).

CSP брандмауэра и CSP политики также имеют параметры, которые могут повлиять на объединение правил.

В качестве наилучшей практики важно перечислять и логить такие приложения, в том числе сетевые порты, используемые для связи. Как правило, на веб-сайте приложения можно найти, какие порты должны быть открыты для данной службы. Для более сложных или клиентского развертывания приложений может потребоваться более тщательный анализ с помощью средств захвата сетевых пакетов.

Как правило, для обеспечения максимальной безопасности администраторы должны использовать исключения брандмауэра только для приложений и служб, которые должны служить законным целям.

Использование шаблонов подпольных карт, таких как *C:*teams.exe, * не поддерживается в правилах приложения. В настоящее время мы поддерживаем только правила, созданные с использованием полного пути к приложению(ы).

Знать, как использовать режим «экраны» для активных атак

Важной функцией брандмауэра, используемой для уменьшения ущерба во время активной атаки, является режим «экраны вверх». Это неофициальный термин со ссылкой на простой метод, который администратор брандмауэра может использовать для временного повышения безопасности перед лицом активной атаки.

Защита может быть достигнута **** путем проверки блокировки всех входящих подключений, в том числе в списке разрешенных параметров приложений, найденных в приложении Windows Параметры или в устаревшем файлеfirewall.cpl.

Рис. 6. Windows параметров App/Безопасность Windows/Firewall Protection/Network Type

Рис. 7. Устаревшие firewall.cpl

По умолчанию брандмауэр Защитник Windows все, если не создано правило исключения. Этот параметр переопределяет исключения.

Например, функция Remote Desktop автоматически создает правила брандмауэра при включенной функции. Однако при активном использовании нескольких портов и служб на хост можно вместо отключения отдельных правил использовать режим экранов, чтобы заблокировать все входящие подключения, переопределив предыдущие исключения, включая правила удаленного рабочего стола. Правила удаленного рабочего стола остаются неизменными, но удаленный доступ не будет работать до тех пор, пока активируется экран.

После того, как чрезвычайная ситуация будет восстановлена, разбей параметр для восстановления регулярного сетевого трафика.

Создание исходящие правила

Вот несколько общих рекомендаций по настройке исходящие правила.

Конфигурация заблокированных для исходящие правил по умолчанию может рассматриваться для определенных высокобезопасной среды. Однако конфигурация входящие правила никогда не должна быть изменена таким образом, чтобы разрешить трафик по умолчанию.

Рекомендуется разрешить исходящие по умолчанию для большинства развертывания для упрощения развертывания приложений, если только предприятие не предпочитает жесткие меры безопасности над удобством использования.

В средах с высокой безопасностью администратор или администраторы должны пройти инвентаризацию всех приложений, охватывающих предприятия. Записи должны включать, требуется ли используемое приложение подключение к сети. Администраторам необходимо создать новые правила, специфические для каждого приложения, которое нуждается в сетевом подключении, и централизованно нажать эти правила с помощью групповой политики (GP), управления мобильными устройствами (MDM) или обоих (для гибридной или совместной среды управления).

Для задач, связанных с созданием исходящие правила, см. в списке Контрольный список: Создание исходящие правила брандмауэра.

Документировать изменения

При создании правила входящие или исходящие следует указать сведения о самом приложении, используемом диапазоне порта и важных заметках, таких как дата создания. Правила должны быть хорошо документированы для удобства проверки как вами, так и другими администраторами. Мы настоятельно рекомендуем упростить работу по пересмотру правил брандмауэра на более поздней дате. И никогда не создавайте ненужные дыры в брандмауэре.

Источник

- Remove From My Forums

-

Question

-

I manage about 100 computers on a single domain.

the problem started when I made some changes to the automatic update gpo. After a few days, all of my computers had reported to WSUS except one. So my troubleshooting started out centered on wsus, but now things are just not working and i’m stumped.

Basically

I have just made several changes to group policy including but not limited to:

- Computer — change automatic update settings for both default policy and a specific ou policy

- Computer — change windows firewall policy > domain profile > protect all network connections from «disabled» to «not configured» — this setting, in conjunction with «prohibit use of Internet Connection firewall» which

is also not configured on the policy is supposed to allow administrators to modify firewall policies on the desktop.

Problem is, I can’t run «gpupdate /force». So I tried in administrative command prompt (start > cmd > run as administrator) while logged in both as the computer administrator AND a domain administrator.

All of my other computers that needed to have gpudate /force run on them, ran it no problem. One machine is failing to apply the computer policy. See below for more information

So I restarted the desktop. (I also shut it down and turned it back on)

When I try to access the Firewall settings after either boot, I am blocked with the message: «Some settings are managed by your system administrator» and the drop down is greyed out.

Here is how the thought process played out:

- WSUS is returning an error that points to not getting the wsus server from group policy «WSUS server: http://»

- gpupdate /force returns the message: «The processing of Group Policy failed. Windows could not apply the registry-based policy settings for the Group Policy object LocalGPO. Group Policy settings will not be resolved until this event is resolved.» consistently.

- gpresult.htm points to a policy from a previous domain named «{F7201EE6-D721-4A34-BEAA-D4263CD1BC86}» which generally means whatever it was, it’s gone now. This policy turns on the firewalls and a few other things.

- My Admin users are not able to edit the local group policy «Failed to open the group policy object on this computer. You may not have appropriate rights»

- Firewall settings indicate they are controlled by group policy with all profiles forced to «on», even for users in the Local Administrator group.

- I followed suggestions here:

https://technet.microsoft.com/en-us/library/cc728209(v=ws.10).aspx and everything is in order except that «Internet Connection Sharing» was disabled. My admin user was able to enable it, but when I tried to start it it threw the

message «started then stopped».

So, is there a way to ditch that old, non-existent policy from the computer’s memory for these settings and all the settings it’s showing it controls in gpresult.htm?

I am not able to do the things that should fix it because the policy itself is stopping me. It’s quite annoying and i’d rather not replace the computer.

Answers

-

Hi,

>>The processing of Group Policy failed. Windows could not apply the registry-based policy settings for the Group Policy object LocalGPO.

Before going further, what’s this GPO for? Is this an existing local GPO or domain GPO? Based on the description, we can try to disjoin the computer from the domain and rejoin it to see if it helps.

If the situation persists, we can try to delete the following registry keys on the computer and restart the computer to see if it helps:

HKLMSoftwarePoliciesMicrosoft

HKCUSoftwarePoliciesMicrosoft

HKCUSoftwareMicrosoftWindowsCurrentVersionGroup Policy Objects

HKCUSoftwareMicrosoftWindowsCurrentVersionPolicies

Regarding this point, we can refer to the suggestion provided by Arthur Li in the following thread.

Old domain gone, but GP lives on

https://social.technet.microsoft.com/Forums/windowsserver/en-US/75ab1158-e460-4aa5-8658-402836e6096a/old-domain-gone-but-gp-lives-on?forum=winserverGP

Important & Caution: Back up the registry before we modify it, because serious problems might

occur if we modify the registry incorrectly.Best regards,

Frank Shen

Please remember to mark the replies as answers if they help and unmark them if they provide no help. If you have feedback for TechNet Subscriber Support, contact tnmff@microsoft.com.

The above worked with one addition. I also had to back up and delete C:windowssystem32group policy hidden folder. As soon as i did that, the gpupdate /force pulled the correct policy and i am updating the machine now.

-

Marked as answer by

Monday, March 9, 2015 3:05 PM

-

Marked as answer by

- Remove From My Forums

-

Question

-

I manage about 100 computers on a single domain.

the problem started when I made some changes to the automatic update gpo. After a few days, all of my computers had reported to WSUS except one. So my troubleshooting started out centered on wsus, but now things are just not working and i’m stumped.

Basically

I have just made several changes to group policy including but not limited to:

- Computer — change automatic update settings for both default policy and a specific ou policy

- Computer — change windows firewall policy > domain profile > protect all network connections from «disabled» to «not configured» — this setting, in conjunction with «prohibit use of Internet Connection firewall» which

is also not configured on the policy is supposed to allow administrators to modify firewall policies on the desktop.

Problem is, I can’t run «gpupdate /force». So I tried in administrative command prompt (start > cmd > run as administrator) while logged in both as the computer administrator AND a domain administrator.

All of my other computers that needed to have gpudate /force run on them, ran it no problem. One machine is failing to apply the computer policy. See below for more information

So I restarted the desktop. (I also shut it down and turned it back on)

When I try to access the Firewall settings after either boot, I am blocked with the message: «Some settings are managed by your system administrator» and the drop down is greyed out.

Here is how the thought process played out:

- WSUS is returning an error that points to not getting the wsus server from group policy «WSUS server: http://»

- gpupdate /force returns the message: «The processing of Group Policy failed. Windows could not apply the registry-based policy settings for the Group Policy object LocalGPO. Group Policy settings will not be resolved until this event is resolved.» consistently.

- gpresult.htm points to a policy from a previous domain named «{F7201EE6-D721-4A34-BEAA-D4263CD1BC86}» which generally means whatever it was, it’s gone now. This policy turns on the firewalls and a few other things.

- My Admin users are not able to edit the local group policy «Failed to open the group policy object on this computer. You may not have appropriate rights»

- Firewall settings indicate they are controlled by group policy with all profiles forced to «on», even for users in the Local Administrator group.

- I followed suggestions here:

https://technet.microsoft.com/en-us/library/cc728209(v=ws.10).aspx and everything is in order except that «Internet Connection Sharing» was disabled. My admin user was able to enable it, but when I tried to start it it threw the

message «started then stopped».

So, is there a way to ditch that old, non-existent policy from the computer’s memory for these settings and all the settings it’s showing it controls in gpresult.htm?

I am not able to do the things that should fix it because the policy itself is stopping me. It’s quite annoying and i’d rather not replace the computer.

Answers

-

Hi,

>>The processing of Group Policy failed. Windows could not apply the registry-based policy settings for the Group Policy object LocalGPO.

Before going further, what’s this GPO for? Is this an existing local GPO or domain GPO? Based on the description, we can try to disjoin the computer from the domain and rejoin it to see if it helps.

If the situation persists, we can try to delete the following registry keys on the computer and restart the computer to see if it helps:

HKLMSoftwarePoliciesMicrosoft

HKCUSoftwarePoliciesMicrosoft

HKCUSoftwareMicrosoftWindowsCurrentVersionGroup Policy Objects

HKCUSoftwareMicrosoftWindowsCurrentVersionPolicies

Regarding this point, we can refer to the suggestion provided by Arthur Li in the following thread.

Old domain gone, but GP lives on

https://social.technet.microsoft.com/Forums/windowsserver/en-US/75ab1158-e460-4aa5-8658-402836e6096a/old-domain-gone-but-gp-lives-on?forum=winserverGP

Important & Caution: Back up the registry before we modify it, because serious problems might

occur if we modify the registry incorrectly.Best regards,

Frank Shen

Please remember to mark the replies as answers if they help and unmark them if they provide no help. If you have feedback for TechNet Subscriber Support, contact tnmff@microsoft.com.

The above worked with one addition. I also had to back up and delete C:windowssystem32group policy hidden folder. As soon as i did that, the gpupdate /force pulled the correct policy and i am updating the machine now.

-

Marked as answer by

Monday, March 9, 2015 3:05 PM

-

Marked as answer by

- Remove From My Forums

-

Вопрос

-

Windows Home Edition SP2.

Вышел в Интернет без антивируса и через 5 минут заразился.

Поставил НОД 32 3.0, обновил, полечил.

Сейчас есть две проблемы на компе:

1) не включается Брандмауэр Windows — не активны радио-каких там — точки такие.

2) в свойствах Экрана осталось только три закладки: Темы, Оформление, Параметры. И постоянно появляется заставка имитирующая БСОД и перезагрузку, причем она не реагирует на бездействие ПК как остальные правильные заставки, а включается когда захочет. Может я не долечил?

Подскажите, что можно сделать?

Ответы

-

Вот кто в моем случае заблокировал встроенный в ХР фаервол — Trojan.Win32.Agent.saz

Первоначально лечимся от вредоносных программ.

Если после исцеления фаервол не разблокировался, выполняем следующую процедуру:

Group Policy (Run — gpedit.msc). Computer Configuration — Administrative Templates — Network — Network Connections — Windows Firewall — Standart Profile. Изменить настройки Windows Firewall: Protect All Network Connections

Если «не задано» — задать и снова вернуть в состояние «не задано». Всё. Ура.

Спасибо Яндексу и Гугле за наше счастливое детство.