KMSSS.exe — что это такое?

Применяется для незаконной активации популярного софта.

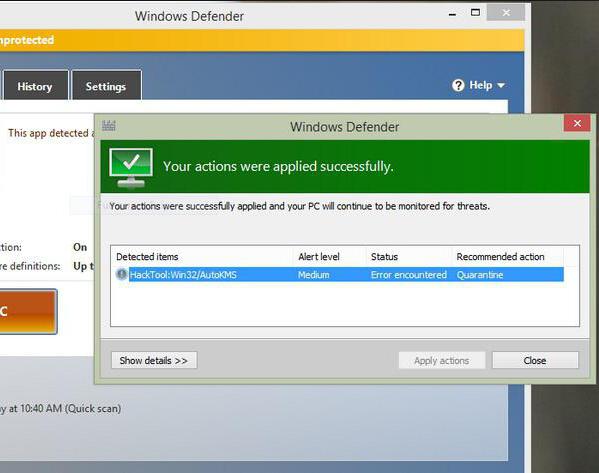

Антивирусы определяют угрозу как Win32/HackKMS, HackTool:Win32/AutoKMS. Угрозу способен находить даже защитник Windows.

Название KMSSS.exe расшифровывается как KMS Server Service.

Папка запуска:

C:WindowsSetupSCRIPTSdatabin

Либо:

C:Program FilesProgramDataKMSAutobin

Папка driver — видимо для работы драйвера, чтобы обойти защиту лицензирования софта. В папке также могут быть другие компоненты — TunMirror.exe, файл лога (KMSSS.log).

Может устанавливать собственную службу KMSEmulator, запускающая вирус. Также могут быть задания в планировщике.

Trojan.MulDrop8.26137

В базу Dr.Web 2018-06-12 был добавлен вирус, в списке процессов которого — присутствует KMSSS.exe:

Троян — тип вируса, который живет на ПК и может получать команды из командного центра. Трояны могут образовать сеть ПК, которые выполняют команду из центра управления (ботнет). Команды могут посылаться автоматически либо вручную.

Даже Malwarebytes (утилита против рекламного ПО) находит в KMSSS.exe угрозу — RiskWare.IStealer (опасное ПО):

Что делать?

- Просканировать ПК тремя лучшими утилитами: Dr.Web CureIt!, AdwCleaner, HitmanPro. Первая — против опасных угроз, две следующие — против рекламного и шпионского ПО.

- Проверить список служб на наличие KMSEmulator. Если присутствует — нажать два раза по службе, остановить работу и отключить. Желательно попробовать удалить. Чтобы открыть список: зажмите Win + R > команда services.msc. Чтобы попробовать удалить: в свойствах скопируйте Имя службы > запустите командную строку от администратора > ввести команду sc delete имя_службы. Если название состоит из нескольких слов, тогда возьмите название в кавычки.

- Проверить планировщик — при наличии заданий, в которых упоминается KMSSS.exe — удалить. Запуск планировщика: зажмите Win + R > команда taskschd.msc. Задания ищите в библиотеке планировщика задач.

Не стоит использовать хакерские инструменты активации софта. Никто не даст гарантии отсутствия вирусного кода. Активатор может работать нормально, а через месяц например запустит скрытую функцию отправки паролей злоумышленнику.

Если файл удалить, а службу нет — возможна такая ошибка:

Заключение

- KMSSS.exe — хакерский инструмент активации популярного ПО.

- Потенциально опасный процесс, может отправлять в сеть пароли и прочую ценную информацию.

Удачи.

На главную!

27.02.2020

Содержание

- 1 KMService.exe: что за процесс?

- 2 KMService.exe: что это с точки зрения программного обеспечения?

- 3 Виды файлов и варианты их расположения после запуска

- 4 Почему срабатывает антивирус?

- 5 Насколько законно применение программы?

- 6 Новая версия активатора

- 7 Заключение

- 8 Вот так, вы сможете исправить ошибки, связанные с KMSSS.exe

- 9 Информация о файле KMSSS.exe

- 10 Комментарий пользователя

- 11 Лучшие практики для исправления проблем с KMSSS

- 12 KMSSS сканер

- 13 Удаление

- 13.1 Добавить комментарий Отменить ответ

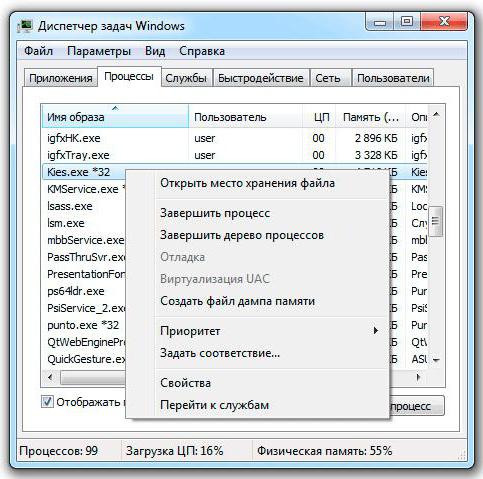

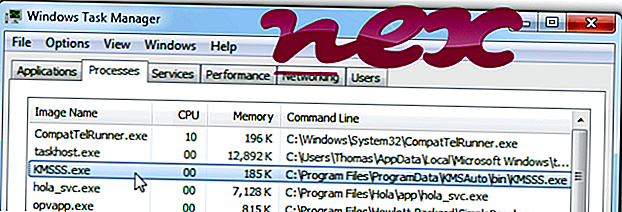

Пользователи, которые приобретают стационарные компьютерные терминалы или ноутбуки с уже установленной системой и сопутствующими программными продуктами, нередко сталкиваются с тем, что в «Диспетчере задач» постоянно виден активный работающий процесс KMService.exe. Что это за служба? Об этом знают далеко не все, а большинство людей и вовсе считает ее вирусом. На самом деле так это только отчасти.

KMService.exe: что за процесс?

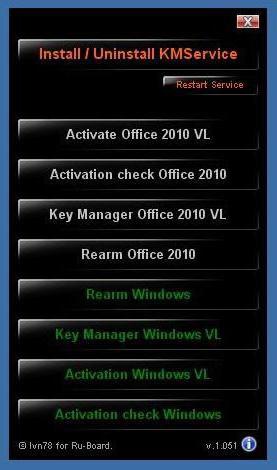

Сам процесс, который всех так удивляет своим присутствием, вирусом не является. Он представляет собой службу, которая изначально появляется в системных процессах после активации нелицензионного MS Office 2010.

Ситуация такова, что многие пользователи (если не абсолютное большинство) выкладывать деньги за офисный пакет не хотят (или не могут). В свою очередь, установленный «Офис» по истечении определенного времени начинает требовать активации пакета. Вот тут на помощь и приходит специальное приложение, результатом работы которого является появление фонового процесса KMService.exe. Что это за программное обеспечение? Все просто!

KMService.exe: что это с точки зрения программного обеспечения?

Поскольку кода активации для «Офиса» у пользователя нет, то для его нормальной работы встроенное средство защиты от использования нелицензионных копий нужно как-то обмануть.

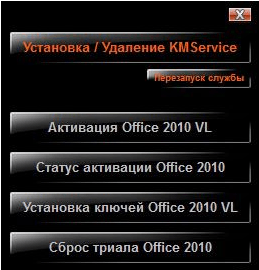

Для этого и применяется утилита mini-KMS Activator, позволяющая произвести активацию Office 2010 VL, установить ключи или сбросить статус пробной версии (Trial). Иными словами, активатор сообщает системе защиты офисного пакета, что за него заплачены деньги, и генерирует лицензию. Как правило, после запуска утилиты в ее портативном виде файл приложения и сопутствующие компоненты сохраняются по пути C:WindowsKMService.exe или в одноименной с файлом папке корневой директории системы (хотя возможны и другие варианты).

Виды файлов и варианты их расположения после запуска

Если говорить о сохранении элементов утилиты вместе с исполняемым файлом после старта или установки основного приложения, то не всегда они могут находиться именно в основной папке системы.

Так, например, иногда можно встретить вариант сохранения по пути C:WindowsactofvlKMService.exe (в обновленной версии утилиты).

И именно основной EXE-файл отвечает за постоянное слежение за состоянием лицензии «Офиса» в течение определенного срока, производя ее реактивацию без участия пользователя. При этом, несмотря на размещение файла по пути C:WindowsactofvlKMService.exe, многие пользователи совершенно не обращают внимания на то, что запуск одноименного процесса можно увидеть еще и в так называемом «Планировщике заданий».

Другое дело – когда пользователь встречает такой исполняемый файл в директории System32 при включенном отображении скрытых объектов. Это уже говорит о том, что данный файл является вирусом, который маскируется под активатор. Как правило, сама программа в эту системную папку никогда и ничего не сохраняет. По всей видимости, удалить такой объект вручную не получится — придется использовать антивирусный сканер.

Почему срабатывает антивирус?

Часто еще на стадии первого запуска портативной версии штатные антивирусы (Windows Defender в том числе) выдают предупреждение о возможной угрозе.

В системном трее появляется сообщение о том, что запускаемый апплет содержит модифицированный HackTool:Win32/AutoKMS (или KeyGen). Это нормально, поскольку практически все антивирусы (за редким исключением) настроены таким образом, чтобы не пропускать в систему генераторы ключей (кейгены), устанавливая для них атрибуты потенциально опасного или нежелательного ПО, хотя на самом деле в теле программы (в программном коде) никой вирусной угрозы нет.

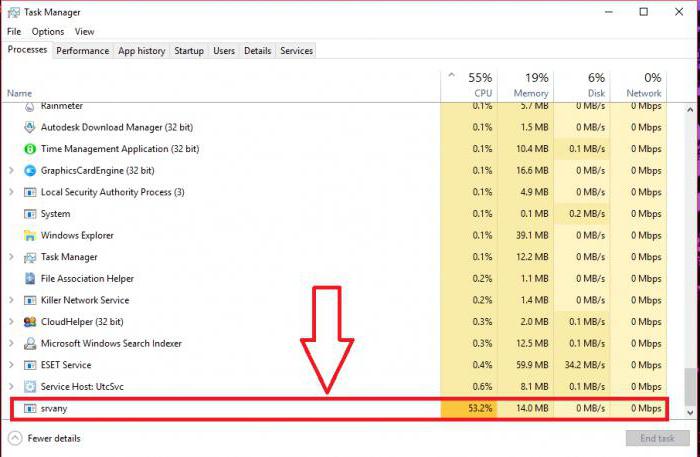

Тут срабатывает защита лицензирования (особенно, если запускается процесс для KMService Srvany.exe, который действительно может являться вирусом).

Но есть и другие разновидности вредоносных кодов и программ. Самая известная угроза, способная маскироваться под процесс KMService.exe, – печально известный вирус HKTL_KEYGEN. Но определить, вирус ли это, можно самому даже по размеру файла. Существует несколько модификаций с размерами 151,522 байт, 151,622 байт, 151,606 байт, 155,648 байт и 77,824 байт.

Насколько законно применение программы?

Продолжаем рассматривать процесс KMService.exe. Что это такое, мы уже разобрались. Посмотрим теперь на некоторые правовые аспекты.

С точки зрения международного законодательства, поскольку программный продукт MS Office 2010 защищен авторскими и правами интеллектуальной собственности, не говоря уже о множестве других правовых документов и норм, применять данную утилиту, разумеется, противозаконно. Использовать ее можно только на свой страх и риск. Но когда это нашего пользователя останавливало? Тем более что проверить действительную активацию офисного пакета онлайн невозможно даже при всех имеющихся в распоряжении корпорации Microsoft ресурсах.

Новая версия активатора

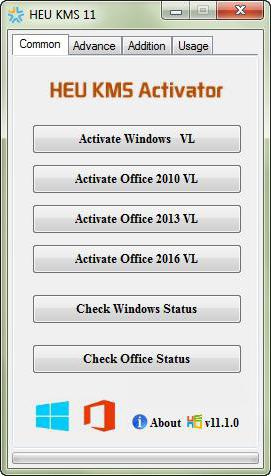

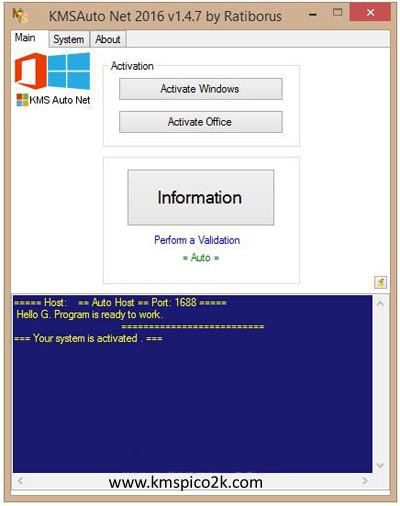

Рассматриваемая утилита является несколько устаревшей. Сегодня можно встретить более расширенную версию программы под названием KMSAuto Net.

Обновленная версия может активировать не только «Офис», но и генерировать лицензии всех известных модификаций самих Windows-систем. Кроме того, приложение построено таким образом, что ни антивирус, ни встроенный брэндмауэр уже не реагируют, а утилита запускается без проблем. И выпускается она исключительно в виде портативной версии, что полностью исключает реакцию со стороны защиты при попытке инсталляции.

Заключение

Как уже понятно, ситуация при появлении такого процесса среди системных служб катастрофичной не является. Правда, в зависимости от места расположения самого исполняемого файла, которое пользователь может отследить совершенно элементарно, придется принимать решение об удалении угрозы, особенно, если офисный пакет он устанавливал сам и не активировал при помощи одной из версий утилиты KMS.

Подлинный файл является одним из компонентов программного обеспечения KMS Server Emulator Service (XP), разработанного Daily2k.com.

KMSSS.exe — это исполняемый файл (программа) для Windows. Расширение имени файла .exe — это аббревиатура от англ. слова executable — исполнимый. Необходимо запускать исполняемые файлы от проверенных производителей программ, потому что исполняемые файлы могут потенциально изменить настройки компьютера или нанести вред вашему компьютеру. Бесплатный форум с информацией о файлах может помочь вам разобраться является ли KMSSS.exe вирусом, трояном, программой-шпионом, рекламой, которую вы можете удалить, или файл принадлежит системе Windows или приложению, которому можно доверять.

Вот так, вы сможете исправить ошибки, связанные с KMSSS.exe

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу KMS Server Emulator Service. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы KMSSS.exe.

Информация о файле KMSSS.exe

Описание: KMSSS.exe не является необходимым для Windows. KMSSS.exe находится в подпапках «C:Program Files» или иногда в подпапках Windows для хранения временных файлов. Известны следующие размеры файла для Windows 10/8/7/XP 301,056 байт (23% всех случаев), 303,104 байт и еще 7 варианта .

Название сервиса — KMSEmulator.

Приложение не видно пользователям. Это не системный процесс Windows. Процесс слушает или шлет данные на открытые порты в сети или по интернету. Поэтому технический рейтинг надежности 77% опасности.

- Если KMSSS.exe находится в подпапках C:Windows, тогда рейтинг надежности 63% опасности. Размер файла 297,472 байт (48% всех случаев), 301,056 байт, 304,760 байт или 35,504 байт. Приложение не видно пользователям. Это не системный процесс Windows. Это неизвестный файл в папке Windows. Процесс слушает или шлет данные на открытые порты в сети или по интернету.

- Если KMSSS.exe находится в подпапках «C:UsersUSERNAME», тогда рейтинг надежности 77% опасности. Размер файла 297,472 байт (50% всех случаев) или 301,056 байт. У процесса нет видимого окна. Это не системный файл Windows.

Важно: Некоторые вредоносные программы используют такое же имя файла KMSSS.exe, например Application.Hacktool.SU или Trojan.GenericKD.3626259 (определяется антивирусом BitDefender), и Hacktool.Kms или Trojan.Gen.2 (определяется антивирусом Symantec). Таким образом, вы должны проверить файл KMSSS.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Лучшие практики для исправления проблем с KMSSS

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с KMSSS. Для этого требуется регулярная проверка компьютера на вирусы, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые больше не нужны, проверка программ, которые запускаются при старте Windows (используя msconfig) и активация Автоматическое обновление Windows. Всегда помните о создании периодических бэкапов, или в крайнем случае о создании точек восстановления.

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Следующие программы могут вам помочь для анализа процесса KMSSS.exe на вашем компьютере: Security Task Manager отображает все запущенные задания Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записей автозагрузки. Уникальная оценка рисков безопасности указывает на вероятность процесса быть потенциально опасным — шпионской программой, вирусом или трояном. Malwarebytes Anti-Malware определяет и удаляет бездействующие программы-шпионы, рекламное ПО, трояны, кейлоггеры, вредоносные программы и трекеры с вашего жесткого диска.

KMSSS сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Предположительно имеет отношение к KMSAutoS.

Антивирусом может быть определена как угроза MSIL/HackTool.TunMirror либо HackTool.TunMirroe.MSIL.

По отзывам, даже после удаления TunMirror.exe, в будущем вирус может снова появиться на диске. Данное поведение свидетельствует об использовании защиты от обнаружения/удаления. Некоторые вирусы способы постоянно изменять собственный код, такая особенность называется полиморфизм.

Процесс TunMirror.exe в диспетчере задач:

Располагаться вирус может в данной папке:

Где USERNAME — имя учетной записи, 3a34.tmp — конечная папка расположения, предположительно имя выбирается случайно.

Второй вариант расположения:

Теоритически файл имеет отношение к потенциально опасной программе KMSAutoS. На сайте Microsoft присутствует информация, подтверждающая опасность AutoKMS:

Китайская утилита AhnLab V3 Lite определяет TunMirror.exe как угрозу Unwanted/Win32.HackTool.R170046:

Помимо файла TunMirror.exe, потенциально опасным считается и KMSSS.exe, который расположен в той же папке.

Удаление

Необходимо просканировать ПК бесплатными утилитами. Если не установлен антивирус — поставить любой известный. Подойдет в том числе и бесплатный. Например Касперский, Аваст.

Рекомендуемые утилиты для сканирования ПК:

- Dr.Web CureIt!. Лучшая утилита по поиску и удалению опасных вирусов — троянов, червей, руткитов, ботнетов и других, в том числе и полиморфных. Продвинутый механизм работы позволяет находить вирусы с защитой от обнаружения. Утилита загружается с уникальным именем и содержит в себе антивирусные базы. Длительность проверки зависит от обьема диска, количества файлов, работающих программ во время проверки.

- AdwCleaner. Утилита признана одной из лучших в плане поиска рекламных вирусов, рекламных программ/модулей, программ-шпионов и прочего. Удаляет и чистит ПК, сканируя ярлыки, реестр, автозагрузку, планировщик задач.

- HitmanPro. Похожа на предыдущую, однако использует другой принцип работы, уровень поиска более тщательный. Например способна искать угрозы в файлах Cookie. Также проверяет ярлыки, расширения, реестр и остальное.

Использование строго трех утилит максимально гарантирует очистку Windows от вирусов и потенциально опасных программ.

Бесплатный антивирус Касперского обладает минимальным, но основным функционалом для защиты ПК от вирусов. В настройках доступен выбор повышенного уровня безопасности, а также фирменные технологии — iSwift Technology, iChecker Technology. Внешний вид:

Аваст имеет больше дополнительных функций:

Проверяйте регулярно антивирусом ПК, не используйте сомнительные сайты для загрузки ПО. Используйте только лицензионные программы.

Добавить комментарий Отменить ответ

Этот сайт использует Akismet для борьбы со спамом. Узнайте как обрабатываются ваши данные комментариев.

РЕКОМЕНДУЕМ: Нажмите здесь, чтобы исправить ошибки Windows и оптимизировать производительность системы

Процесс KMSSS.exe в диспетчере задач Windows

Процесс, известный как KMS Server Emulator Service (XP) или KMS Emulator от Ratiborus, благодаря Hotbird64 или KMS Server Emulator Service принадлежит программному обеспечению KMS Server Emulator Service (XP) или KMS Emulator от Ratiborus или KMSSS (Ratiborus, MSFree Inc.) или Сервис KMS-хоста или Сервис эмулятора сервера KMS от MDL Forum, мод от Ratiborus или MSFree.

Описание: KMSSS.exe не является необходимым для Windows и часто вызывает проблемы. KMSSS.exe находится в подпапке «C: ProgramData» или иногда в подпапке «Windows» для временных файлов, в основном C: ProgramData KMSAuto bin или C: ProgramData KMSAutoS bin . Известные размеры файлов в Windows 10/8/7 / XP составляют 301 056 байт (31% от всех случаев), 35 504 байт и еще 9 вариантов. Этот процесс является фоновым, и имя службы — KMSEmulator: KMS-хост для всех продуктов Microsoft VL.

Программа не видна. Файл не является основным файлом Windows. Приложение использует порты для подключения к локальной сети или Интернету. Поэтому технический рейтинг надежности 80% опасности. Однако вы также должны прочитать отзывы пользователей.

- Если KMSSS.exe находится в подпапках C: Windows, тогда рейтинг надежности 64% опасности . Размер файла составляет 297, 472 байта (33% всех вхождений), 301, 056 байтов и еще 6 вариантов. Программа не видна. Это не файл Windows. Программное обеспечение использует порты для подключения к локальной сети или Интернету. Файл KMSSS.exe является неизвестным файлом в папке Windows.

- Если KMSSS.exe находится в подпапках «C: Users USERNAME», тогда рейтинг надежности 84% опасности . Размер файла составляет 297 472 байта (33% всех вхождений), 301 056 байтов или 183 808 байтов. Программа не видна. Это не файл ядра Windows.

Важное замечание: Некоторые вредоносные программы также используют имя файла KMSSS.exe, например, Generic PUA CC (PUA) (обнаруживается Sophos), а не вирус: RiskTool.Win32.HackKMS.i (обнаруживается Kaspersky). Таким образом, вы должны проверить файл KMSSS.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера. Это был один из лучших вариантов загрузки The Washington Post и PC World .

Аккуратный и опрятный компьютер — это главное требование для избежания проблем с KMSSS. Это означает запуск сканирования на наличие вредоносных программ, очистку жесткого диска с использованием 1 cleanmgr и 2 sfc / scannow, 3 удаления ненужных программ, проверку наличия программ автозапуска (с использованием 4 msconfig) и включение автоматического обновления Windows 5. Всегда не забывайте выполнять периодическое резервное копирование или, по крайней мере, устанавливать точки восстановления.

Если у вас возникла реальная проблема, попробуйте вспомнить последнее, что вы сделали, или последнее, что вы установили до того, как проблема появилась впервые. Используйте команду 6 resmon для определения процессов, которые вызывают вашу проблему. Даже для серьезных проблем, вместо переустановки Windows, лучше восстановить вашу установку или, для Windows 8 и более поздних версий, выполнить команду 7 DISM.exe / Online / Cleanup-image / Restorehealth. Это позволяет восстановить операционную систему без потери данных.

Чтобы помочь вам проанализировать процесс KMSSS.exe на вашем компьютере, оказались полезными следующие программы: Менеджер задач безопасности отображает все запущенные задачи Windows, включая встроенные скрытые процессы, такие как мониторинг клавиатуры и браузера или записи автозапуска. Уникальный рейтинг риска безопасности указывает на вероятность того, что процесс является потенциальным шпионским ПО, вредоносным ПО или трояном. B Malwarebytes Anti-Malware обнаруживает и удаляет спящие шпионские, рекламные программы, трояны, клавиатурные шпионы, вредоносные программы и трекеры с вашего жесткого диска.

Связанный файл:

plusiecontextmenu.dll c2c_service.exe igfxhk.exe KMSSS.exeроводник_процесса etdctrl.exe hssie.dll eebsvc.exe evernoteie.dll nvtray.exe aniwconnservice.exe

Trojan.Siggen9.16567

Добавлен в вирусную базу Dr.Web:

2020-03-01

Описание добавлено:

2020-03-04

Техническая информация

Для обеспечения автозапуска и распространения

Создает следующие сервисы

- [<HKLM>SystemCurrentControlSetServicesKMSEmulator] ‘Start’ = ‘00000002’

- [<HKLM>SystemCurrentControlSetServicesKMSEmulator] ‘ImagePath’ = ‘temp.exe’

- [<HKLM>SYSTEMCurrentControlSetservicesKMSEmulator] ‘ImagePath’ = ‘»%PROGRAMDATA%KMSAutobinKMSSS.exe» -Port 1688 -PWin RandomKMSPID -PO14 RandomKMSPID -PO15 RandomKMSPID -PO16 RandomKMSPI…

- [<HKLM>SystemCurrentControlSetServicesWinDivert1.1] ‘ImagePath’ = ‘%PROGRAMDATA%KMSAutobindriverx64WDVWinDivert.sys’

Вредоносные функции

Запускает на исполнение

- ‘<SYSTEM32>netsh.exe’ Advfirewall Firewall add rule name=»0pen Port KMS» dir=in action=allow protocol=TCP localport=1688

- ‘%WINDIR%syswow64taskkill.exe’ /t /f /IM FakeClient.exe

Изменения в файловой системе

Создает следующие файлы

- %WINDIR%kmsboottask.cmd

- %PROGRAMDATA%kmsautokmsauto net.exe

- %PROGRAMDATA%kmsautobindriverx64wdvwindivert.sys

- %PROGRAMDATA%kmsautobindriverx64wdvwindivert.dll

- %PROGRAMDATA%kmsautobindriverx64wdvwdfcoinstaller01009.dll

- %PROGRAMDATA%kmsautobindriverx64wdvfakeclient.exe

- %PROGRAMDATA%kmsautobindriverx64tap2tapoas.sys

- %PROGRAMDATA%kmsautobindriverx64tap2devcon.exe

- %PROGRAMDATA%kmsautobindriverx64tap1tap0901.sys

- %PROGRAMDATA%kmsautobindriverx64tap1devcon.exe

- %PROGRAMDATA%kmsautobindriverx64wdvwindivert.inf

- %PROGRAMDATA%kmsautobindriverx64tap2tapoas.inf

- %PROGRAMDATA%kmsautobindriverx64tap2tapoas.cat

- %PROGRAMDATA%kmsautobindriverx64tap1tap0901.cat

- %PROGRAMDATA%kmsautobindriverx64tap1oemvista.inf

- %PROGRAMDATA%kmsautobindriveroas_sert.cer

- %PROGRAMDATA%kmsautobin_x64.dat

- %PROGRAMDATA%kmsautobintunmirror2.exe

- %PROGRAMDATA%kmsautobinkmsss.exe

- %PROGRAMDATA%kmsautobintunmirror.exe

- %PROGRAMDATA%kmsautobinaesdecoder.exe

- %PROGRAMDATA%kmsautobintunmirror2.exe.aes

- %PROGRAMDATA%kmsautobinkmsss.exe.aes

- %PROGRAMDATA%kmsautobin.dat

- %PROGRAMDATA%kmsautowztcertmgr.exe

- %PROGRAMDATA%kmsautowztwzteam.cer

- %PROGRAMDATA%kmsautowzt.dat

- %WINDIR%kmstest.test

- %LOCALAPPDATA%msfree inckmsauto.ini

- %WINDIR%kmskmsauto net.exe

- %PROGRAMDATA%kmsautobinkmsss.log

- %WINDIR%tempudddf70.tmp

Удаляет следующие файлы

- %WINDIR%kmstest.test

- %PROGRAMDATA%kmsautobindriverx64wdvwindivert.dll

- %PROGRAMDATA%kmsautobindriverx64wdvwdfcoinstaller01009.dll

- %PROGRAMDATA%kmsautobindriverx64wdvfakeclient.exe

- %PROGRAMDATA%kmsautobindriverx64wdvwindivert.inf

- %PROGRAMDATA%kmsautobinkmsss.log

- %PROGRAMDATA%kmsautobinkmsss.exe

- %PROGRAMDATA%kmsautobindriverx64tap2tapoas.sys

- %PROGRAMDATA%kmsautobindriverx64tap2tapoas.inf

- %PROGRAMDATA%kmsautobindriverx64tap2tapoas.cat

- %PROGRAMDATA%kmsautobindriverx64tap2devcon.exe

- %PROGRAMDATA%kmsautobindriverx64tap1tap0901.sys

- %PROGRAMDATA%kmsautobindriverx64tap1tap0901.cat

- %PROGRAMDATA%kmsautobindriverx64tap1oemvista.inf

- %PROGRAMDATA%kmsautobindriverx64tap1devcon.exe

- %PROGRAMDATA%kmsautobindriveroas_sert.cer

- %PROGRAMDATA%kmsautobin_x64.dat

- %PROGRAMDATA%kmsautobinaesdecoder.exe

- %PROGRAMDATA%kmsautobintunmirror2.exe.aes

- %PROGRAMDATA%kmsautobinkmsss.exe.aes

- %PROGRAMDATA%kmsautobin.dat

- %PROGRAMDATA%kmsautowztwzteam.cer

- %PROGRAMDATA%kmsautowztcertmgr.exe

- %PROGRAMDATA%kmsautowzt.dat

- %PROGRAMDATA%kmsautobindriverx64wdvwindivert.sys

- %WINDIR%tempudddf70.tmp

Подменяет следующие файлы

- %PROGRAMDATA%kmsautowzt.dat

- %PROGRAMDATA%kmsautobindriverx64wdvwdfcoinstaller01009.dll

- %PROGRAMDATA%kmsautobindriverx64wdvfakeclient.exe

- %PROGRAMDATA%kmsautobindriverx64wdvwindivert.inf

- %PROGRAMDATA%kmsautobinkmsss.log

- %PROGRAMDATA%kmsautobindriverx64tap2tapoas.sys

- %PROGRAMDATA%kmsautobindriverx64tap2devcon.exe

- %PROGRAMDATA%kmsautobindriverx64tap1tap0901.sys

- %PROGRAMDATA%kmsautobindriverx64tap1devcon.exe

- %PROGRAMDATA%kmsautobindriverx64tap2tapoas.inf

- %PROGRAMDATA%kmsautobindriverx64tap2tapoas.cat

- %PROGRAMDATA%kmsautobindriverx64tap1tap0901.cat

- %PROGRAMDATA%kmsautobindriverx64tap1oemvista.inf

- %PROGRAMDATA%kmsautobindriveroas_sert.cer

- %PROGRAMDATA%kmsautobin_x64.dat

- %PROGRAMDATA%kmsautobinkmsss.exe

- %PROGRAMDATA%kmsautobinaesdecoder.exe

- %PROGRAMDATA%kmsautobintunmirror2.exe.aes

- %PROGRAMDATA%kmsautobinkmsss.exe.aes

- %PROGRAMDATA%kmsautobin.dat

- %PROGRAMDATA%kmsautowztcertmgr.exe

- %PROGRAMDATA%kmsautowztwzteam.cer

- %PROGRAMDATA%kmsautobindriverx64wdvwindivert.dll

- %PROGRAMDATA%kmsautobindriverx64wdvwindivert.sys

Другое

Добавляет корневой сертификат

Ищет следующие окна

- ClassName: ‘EDIT’ WindowName: »

- ClassName: » WindowName: »

Создает и запускает на исполнение

- ‘%WINDIR%kmskmsauto net.exe’ /win=act

- ‘%PROGRAMDATA%kmsautobinaesdecoder.exe’

- ‘%PROGRAMDATA%kmsautobinkmsss.exe’ -Port 1688 -PWin RandomKMSPID -PO14 RandomKMSPID -PO15 RandomKMSPID -PO16 RandomKMSPID -AI 43200 -RI 43200 -Log -IP

- ‘%PROGRAMDATA%kmsautowzt.dat’ -y -pkmsauto

- ‘%PROGRAMDATA%kmsautobin.dat’ -y -pkmsauto

- ‘%PROGRAMDATA%kmsautowztcertmgr.exe’ -add wzteam.cer -n wzteam -s -r localMachine ROOT

- ‘%PROGRAMDATA%kmsautobin_x64.dat’ -y -pkmsauto

- ‘%PROGRAMDATA%kmsautowztcertmgr.exe’ -add wzteam.cer -n wzteam -s -r localMachine TRUSTEDPUBLISHER

- ‘<SYSTEM32>cmd.exe’ /D /c del /F /Q «bin_x64.dat»‘ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c FakeClient.exe 100.100.0.10′ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c route -p add 100.100.0.10 0.0.0.0 IF 1′ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c reg.exe DELETE HKLMSYSTEMCurrentControlSetServicesKMSEmulator /f’ (со скрытым окном)

- ‘<SYSTEM32>reg.exe’ delete «HKEY_USERSS-1-5-20SOFTWAREMicrosoftWindows NTCurrentVersionSoftwareProtectionPlatformff1ce15-a989-479d-af46-f275c6370663» /f’ (со скрытым окном)

- ‘<SYSTEM32>reg.exe’ delete «HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionSoftwareProtectionPlatform55C92734-D682-4D71-983E-D6EC3F16059F» /f’ (со скрытым окном)

- ‘<SYSTEM32>reg.exe’ delete «HKEY_LOCAL_MACHINESOFTWAREMicrosoftOfficeSoftwareProtectionPlatform59A52881-A989-479D-AF46-F275C6370663» /f’ (со скрытым окном)

- ‘<SYSTEM32>reg.exe’ delete «HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionSoftwareProtectionPlatformFF1CE15-A989-479D-AF46-F275C6370663» /f’ (со скрытым окном)

- ‘<SYSTEM32>reg.exe’ delete «HKEY_LOCAL_MACHINESOFTWAREMicrosoftOfficeSoftwareProtectionPlatformFF1CE15-A989-479D-AF46-F275C6370663» /f’ (со скрытым окном)

- ‘<SYSTEM32>netsh.exe’ Advfirewall Firewall add rule name=»0pen Port KMS» dir=in action=allow protocol=TCP localport=1688′ (со скрытым окном)

- ‘<SYSTEM32>netsh.exe’ Advfirewall Firewall delete rule name=»0pen Port KMS» protocol=TCP’ (со скрытым окном)

- ‘<SYSTEM32>reg.exe’ delete «HKEY_USERSS-1-5-20SOFTWAREMicrosoftWindows NTCurrentVersionSoftwareProtectionPlatform55c92734-d682-4d71-983e-d6ec3f16059f» /f’ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c for /f «tokens=5 delims=, » %i in (‘netstat -ano ^| find «:1688 «‘) do taskkill /pid %i /f’ (со скрытым окном)

- ‘%WINDIR%syswow64cmd.exe’ /c md «%LOCALAPPDATA%MSfree Inc»‘ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c WMIC Path Win32_NetworkAdapter WHERE ServiceName=»tap0901″ get Manufacturer >»%TEMP%KMSSettmp159.tmp’ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c del /F /Q «wzt.dat»‘ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c bin_x64.dat -y -pkmsauto’ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /c echo test>>»%WINDIR%kmstest.test»‘ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c del /F /Q «AESDecoder.exe»‘ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c md «%PROGRAMDATA%KMSAuto»‘ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c wzt.dat -y -pkmsauto’ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c del /F /Q «test.test»‘ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c certmgr.exe -add wzteam.cer -n wzteam -s -r localMachine ROOT’ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c certmgr.exe -add wzteam.cer -n wzteam -s -r localMachine TRUSTEDPUBLISHER’ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c bin.dat -y -pkmsauto’ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c del /F /Q «bin.dat»‘ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c AESDecoder.exe’ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c route delete 100.100.0.10 0.0.0.0′ (со скрытым окном)

- ‘<SYSTEM32>cmd.exe’ /D /c WMIC Path Win32_NetworkAdapter WHERE ServiceName=»tapoas» get Manufacturer >»%TEMP%KMSSettmp159.tmp’ (со скрытым окном)

Запускает на исполнение

- ‘%WINDIR%syswow64cmd.exe’ /c «»%WINDIR%kmsboottask.cmd» «

- ‘<SYSTEM32>reg.exe’ delete «HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionSoftwareProtectionPlatformFF1CE15-A989-479D-AF46-F275C6370663» /f

- ‘<SYSTEM32>reg.exe’ delete «HKEY_LOCAL_MACHINESOFTWAREMicrosoftOfficeSoftwareProtectionPlatform59A52881-A989-479D-AF46-F275C6370663» /f

- ‘<SYSTEM32>reg.exe’ delete «HKEY_LOCAL_MACHINESOFTWAREMicrosoftOfficeSoftwareProtectionPlatformFF1CE15-A989-479D-AF46-F275C6370663» /f

- ‘<SYSTEM32>reg.exe’ delete «HKEY_USERSS-1-5-20SOFTWAREMicrosoftWindows NTCurrentVersionSoftwareProtectionPlatform55c92734-d682-4d71-983e-d6ec3f16059f» /f

- ‘<SYSTEM32>reg.exe’ delete «HKEY_USERSS-1-5-20SOFTWAREMicrosoftWindows NTCurrentVersionSoftwareProtectionPlatformff1ce15-a989-479d-af46-f275c6370663» /f

- ‘%WINDIR%syswow64sc.exe’ stop KMSEmulator

- ‘%WINDIR%syswow64sc.exe’ delete KMSEmulator

- ‘<SYSTEM32>cmd.exe’ /D /c reg.exe DELETE HKLMSYSTEMCurrentControlSetServicesKMSEmulator /f

- ‘<SYSTEM32>reg.exe’ DELETE HKLMSYSTEMCurrentControlSetServicesKMSEmulator /f

- ‘<SYSTEM32>cmd.exe’ /c rd «%PROGRAMDATA%KMSAuto» /S /Q

- ‘<SYSTEM32>cmd.exe’ /D /c route -p add 100.100.0.10 0.0.0.0 IF 1

- ‘<SYSTEM32>route.exe’ -p add 100.100.0.10 0.0.0.0 IF 1

- ‘<SYSTEM32>cmd.exe’ /D /c FakeClient.exe 100.100.0.10

- ‘<SYSTEM32>cmd.exe’ /D /c route delete 100.100.0.10 0.0.0.0

- ‘<SYSTEM32>route.exe’ delete 100.100.0.10 0.0.0.0

- ‘%WINDIR%syswow64cmd.exe’ /c taskkill /t /f /IM FakeClient.exe

- ‘%WINDIR%syswow64sc.exe’ stop WinDivert1.1

- ‘%WINDIR%syswow64sc.exe’ delete WinDivert1.1

- ‘<SYSTEM32>cmd.exe’ /D /c WMIC Path Win32_NetworkAdapter WHERE ServiceName=»tap0901″ get Manufacturer >»%TEMP%KMSSettmp159.tmp

- ‘<SYSTEM32>reg.exe’ delete «HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionSoftwareProtectionPlatform55C92734-D682-4D71-983E-D6EC3F16059F» /f

- ‘<SYSTEM32>wbemwmic.exe’ Path Win32_NetworkAdapter WHERE ServiceName=»tap0901″ get Manufacturer

- ‘%WINDIR%syswow64sc.exe’ start KMSEmulator

- ‘<SYSTEM32>netsh.exe’ Advfirewall Firewall delete rule name=»0pen Port KMS» protocol=TCP

- ‘%WINDIR%syswow64cmd.exe’ /c md «%LOCALAPPDATA%MSfree Inc»

- ‘<SYSTEM32>cmd.exe’ /c echo test>>»%WINDIR%kmstest.test»

- ‘<SYSTEM32>cmd.exe’ /D /c del /F /Q «test.test»

- ‘<SYSTEM32>cmd.exe’ /D /c md «%PROGRAMDATA%KMSAuto»

- ‘<SYSTEM32>cmd.exe’ /D /c wzt.dat -y -pkmsauto

- ‘<SYSTEM32>cmd.exe’ /D /c del /F /Q «wzt.dat»

- ‘<SYSTEM32>cmd.exe’ /D /c certmgr.exe -add wzteam.cer -n wzteam -s -r localMachine ROOT

- ‘<SYSTEM32>cmd.exe’ /D /c certmgr.exe -add wzteam.cer -n wzteam -s -r localMachine TRUSTEDPUBLISHER

- ‘<SYSTEM32>cmd.exe’ /c rd «%PROGRAMDATA%KMSAutowzt» /S /Q

- ‘<SYSTEM32>cmd.exe’ /D /c bin.dat -y -pkmsauto

- ‘<SYSTEM32>cmd.exe’ /D /c del /F /Q «bin.dat»

- ‘<SYSTEM32>cmd.exe’ /D /c AESDecoder.exe

- ‘<SYSTEM32>cmd.exe’ /D /c del /F /Q «AESDecoder.exe»

- ‘<SYSTEM32>cmd.exe’ /D /c bin_x64.dat -y -pkmsauto

- ‘<SYSTEM32>cmd.exe’ /D /c del /F /Q «bin_x64.dat»

- ‘<SYSTEM32>cmd.exe’ /D /c for /f «tokens=5 delims=, » %i in (‘netstat -ano ^| find «:1688 «‘) do taskkill /pid %i /f

- ‘<SYSTEM32>cmd.exe’ /c netstat -ano | find «:1688 «

- ‘<SYSTEM32>netstat.exe’ -ano

- ‘<SYSTEM32>find.exe’ «:1688 «

- ‘%WINDIR%syswow64sc.exe’ create KMSEmulator binpath= temp.exe type= own start= auto

- ‘<SYSTEM32>cmd.exe’ /D /c WMIC Path Win32_NetworkAdapter WHERE ServiceName=»tapoas» get Manufacturer >»%TEMP%KMSSettmp159.tmp

Пользователи, которые приобретают стационарные компьютерные терминалы или ноутбуки с уже установленной системой и сопутствующими программными продуктами, нередко сталкиваются с тем, что в «Диспетчере задач» постоянно виден активный работающий процесс KMService.exe. Что это за служба? Об этом знают далеко не все, а большинство людей и вовсе считает ее вирусом. На самом деле так это только отчасти.

KMService.exe: что за процесс?

Сам процесс, который всех так удивляет своим присутствием, вирусом не является. Он представляет собой службу, которая изначально появляется в системных процессах после активации нелицензионного MS Office 2010.

Ситуация такова, что многие пользователи (если не абсолютное большинство) выкладывать деньги за офисный пакет не хотят (или не могут). В свою очередь, установленный «Офис» по истечении определенного времени начинает требовать активации пакета. Вот тут на помощь и приходит специальное приложение, результатом работы которого является появление фонового процесса KMService.exe. Что это за программное обеспечение? Все просто!

KMService.exe: что это с точки зрения программного обеспечения?

Поскольку кода активации для «Офиса» у пользователя нет, то для его нормальной работы встроенное средство защиты от использования нелицензионных копий нужно как-то обмануть.

Для этого и применяется утилита mini-KMS Activator, позволяющая произвести активацию Office 2010 VL, установить ключи или сбросить статус пробной версии (Trial). Иными словами, активатор сообщает системе защиты офисного пакета, что за него заплачены деньги, и генерирует лицензию. Как правило, после запуска утилиты в ее портативном виде файл приложения и сопутствующие компоненты сохраняются по пути C:WindowsKMService.exe или в одноименной с файлом папке корневой директории системы (хотя возможны и другие варианты).

Виды файлов и варианты их расположения после запуска

Если говорить о сохранении элементов утилиты вместе с исполняемым файлом после старта или установки основного приложения, то не всегда они могут находиться именно в основной папке системы.

Так, например, иногда можно встретить вариант сохранения по пути C:WindowsactofvlKMService.exe (в обновленной версии утилиты).

И именно основной EXE-файл отвечает за постоянное слежение за состоянием лицензии «Офиса» в течение определенного срока, производя ее реактивацию без участия пользователя. При этом, несмотря на размещение файла по пути C:WindowsactofvlKMService.exe, многие пользователи совершенно не обращают внимания на то, что запуск одноименного процесса можно увидеть еще и в так называемом «Планировщике заданий».

Другое дело – когда пользователь встречает такой исполняемый файл в директории System32 при включенном отображении скрытых объектов. Это уже говорит о том, что данный файл является вирусом, который маскируется под активатор. Как правило, сама программа в эту системную папку никогда и ничего не сохраняет. По всей видимости, удалить такой объект вручную не получится — придется использовать антивирусный сканер.

Почему срабатывает антивирус?

Часто еще на стадии первого запуска портативной версии штатные антивирусы (Windows Defender в том числе) выдают предупреждение о возможной угрозе.

В системном трее появляется сообщение о том, что запускаемый апплет содержит модифицированный HackTool:Win32/AutoKMS (или KeyGen). Это нормально, поскольку практически все антивирусы (за редким исключением) настроены таким образом, чтобы не пропускать в систему генераторы ключей (кейгены), устанавливая для них атрибуты потенциально опасного или нежелательного ПО, хотя на самом деле в теле программы (в программном коде) никой вирусной угрозы нет.

Тут срабатывает защита лицензирования (особенно, если запускается процесс для KMService Srvany.exe, который действительно может являться вирусом).

Но есть и другие разновидности вредоносных кодов и программ. Самая известная угроза, способная маскироваться под процесс KMService.exe, – печально известный вирус HKTL_KEYGEN. Но определить, вирус ли это, можно самому даже по размеру файла. Существует несколько модификаций с размерами 151,522 байт, 151,622 байт, 151,606 байт, 155,648 байт и 77,824 байт.

Насколько законно применение программы?

Продолжаем рассматривать процесс KMService.exe. Что это такое, мы уже разобрались. Посмотрим теперь на некоторые правовые аспекты.

С точки зрения международного законодательства, поскольку программный продукт MS Office 2010 защищен авторскими и правами интеллектуальной собственности, не говоря уже о множестве других правовых документов и норм, применять данную утилиту, разумеется, противозаконно. Использовать ее можно только на свой страх и риск. Но когда это нашего пользователя останавливало? Тем более что проверить действительную активацию офисного пакета онлайн невозможно даже при всех имеющихся в распоряжении корпорации Microsoft ресурсах.

Новая версия активатора

Рассматриваемая утилита является несколько устаревшей. Сегодня можно встретить более расширенную версию программы под названием KMSAuto Net.

Обновленная версия может активировать не только «Офис», но и генерировать лицензии всех известных модификаций самих Windows-систем. Кроме того, приложение построено таким образом, что ни антивирус, ни встроенный брэндмауэр уже не реагируют, а утилита запускается без проблем. И выпускается она исключительно в виде портативной версии, что полностью исключает реакцию со стороны защиты при попытке инсталляции.

Заключение

Как уже понятно, ситуация при появлении такого процесса среди системных служб катастрофичной не является. Правда, в зависимости от места расположения самого исполняемого файла, которое пользователь может отследить совершенно элементарно, придется принимать решение об удалении угрозы, особенно, если офисный пакет он устанавливал сам и не активировал при помощи одной из версий утилиты KMS.

Содержание

- filecheck .ru

- Вот так, вы сможете исправить ошибки, связанные с KMSSS.exe

- Информация о файле KMSSS.exe

- Комментарий пользователя

- Лучшие практики для исправления проблем с KMSSS

- KMSSS сканер

- Что такое KMService.exe?

- Что такое KMService.exe?

- Не пропустите похожие интересные посты!

- Интернет радио на компьютере

- Конвертер электронных книг

- Как скачать и установить скайп

- Где скачать мультибар

- Об авторе Смотреть все записи

- Светлана Слободенюк

- Комментариев Оставить комментарий

- KMSSS.exe — что это за процесс?

- KMSSS.exe — что это такое?

- Trojan.MulDrop8.26137

- Что делать?

- Пиратские будни. KMS. ч.1

filecheck .ru

Вот так, вы сможете исправить ошибки, связанные с KMSSS.exe

Информация о файле KMSSS.exe

Важно: Некоторые вредоносные программы используют такое же имя файла KMSSS.exe, например RDN/Generic PUP.z (определяется антивирусом McAfee), и HackTool:Win32/AutoKMS (определяется антивирусом Microsoft). Таким образом, вы должны проверить файл KMSSS.exe на вашем ПК, чтобы убедиться, что это угроза. Мы рекомендуем Security Task Manager для проверки безопасности вашего компьютера.

Комментарий пользователя

Лучшие практики для исправления проблем с KMSSS

Если у вас актуальные проблемы, попробуйте вспомнить, что вы делали в последнее время, или последнюю программу, которую вы устанавливали перед тем, как появилась впервые проблема. Используйте команду resmon, чтобы определить процесс, который вызывает проблемы. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

KMSSS сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Источник

Что такое KMService.exe?

KMService.exe — это процесс, который пользователи с удивлением обнаруживают запущеным у себя на компьютере, и который вызывает очень много вопросов.

Работу компьютера и программ обеспечивает масса различных процессов и служб. Среди них есть такой процесс как KMService.exe, который многие пользователи принимают за вирус. Даже если на процесс ругается Ваш антивирус.. Без паники! Это Не Вирус! Однако…

Вот если антивирус пишет, что в этом файле сидит троян, значит он просто заражен вирусом, который нужно либо вылечить, либо скачать без вируса

Что такое KMService.exe?

У Вас на компьютере установлен MS Office 2010 (Word, Еxel 2010)? Если да, то Вы, наверняка, пользовались специальной программой — активатором офиса.

Если Вы не приобрели лицензию, то без активации офиса Вы не сможете им пользоваться более 30 дней.

Вот как раз эта программа при активации офиса и устанавливает на компьютер kmservice exe, который запускается srvany.exe, и находится в папке C:WINDOWSKMService.exe.

После установки на компьютер KMService.exe будет постоянно «висеть» среди других служб, а Вы сможете неограниченное время пользоваться MS Office 2010 (надеюсь, Вы понимаете, что это незаконно…)

Для этого нужно просто нажать на кнопку «Удаление KMService».

Вот и вся проблема.

Пользуйтесь лицензионным софтом или его бесплатными аналогами и будет все ОК!

Теперь Вы знаете что такое KMService. Естественно, никаких ссылок для скачивания такой программы — установщика KMService.exe Вы на моем сайте не найдете…

И, напоследок, смотрите как два русских парня со стальными …нервами забрались на второе по высоте здание в мире:

Не пропустите похожие интересные посты!

Интернет радио на компьютере

Конвертер электронных книг

Как скачать и установить скайп

Где скачать мультибар

Об авторе Смотреть все записи

Светлана Слободенюк

Я автор данного блога. Все статьи, которые вы найдете на моем блоге авторские, написанные исходя из личного опыта и «набитых шишек»)

Комментариев Оставить комментарий

А у меня антивирусник пишет,что там сидит trojan mayachok1,это тоже нормально?

Нет! trojan mayachok1 — ЭТО ВИРУС, который просто заразил процесс KMService.exe. Он (вирус) блокирует доступ в Интернет, вместо запрашиваемых сайтов в окне браузера появляется сообщение типа: «Канал вашего района перегружен, и мы вынуждены ограничить загрузку некоторых сайтов на время, пока канал не будет разгружен. […] Если работа в сети Интернет на текущий момент для вас критична, вы можете подключить резервный канал вашего района. Чтобы подтвердить намерение и крайнюю необходимость перейти на резервный канал, ответьте на входящее СМС-сообщение». Если при этом ввести свой телефонный номер в соответствующую форму, и ответить СМС, со счета спишутся деньги.

Вот неполный список сайтов, страницы которых может подменить этот троянец: youtube.com, vkontakte.ru, odnoklassniki.ru, rostelecom.ru, support.akado.ru, my.mail.ru. Во всех случаях при попытке открыть в браузере какой-либо сайт Trojan.Mayachok.1 перенаправляет пользователя на заранее определенный URL, демонстрируя в окне браузера веб-страницу, предлагающую «активировать» или «подтвердить» аккаунт, указав свой номер телефона и ответив на входящее СМС-сообщение.

Больше информации об этом вирусе смотрите здесь

К самой службе (файлу KMService.exe) это не имеет отношения. Если на вашем компьютере Антивирусная программа «ругается» на наличие трояна в этом файле, то, вероятно этот троян есть и у других файлов/программах. Значит ваш компьютер заражен и требует лечения.

А то, что именно KMService.exe инфицирован — просто совпадение.

Но, есть большая вероятность, если вы скачивали активатор MS Office/Windows и этот файл уже был заражен, но, повторяю, это внешнее воздействие, сам изначально этот файл не содержит «трояна»

добрый день,а можно удалить KMService,просто я не пользуюсь MS Office 2010 я его удалил.или он(KMService) еще для чего то нужен?

Конечно, Вы можете удалить KMService при помощи того же активатора, который использовался для активации офиса, там должна быть кнопка удаления. Он нужен для того чтобы работал нелицензионный офис.

стоит ли пускать этого kmservice в интернет? То что он часть ломалки Office это понятно, на него ругается мой Dr.Web, блокируя попытку ломиться в инет сразу при загрузке системы. Пытался не давать связи с нэтом, не уверен совпадение это или нет, но у Офиса слетела активация (что могло случиться ещё до войны kmservice с Вебом)

Если kmservice не заражен никаким трояном, то пускать его в сеть можно, во всяком случае я пускала и все было при этом нормально. А DrWeb будет ругаться, работа у него такая ) У меня, кстати DrWeb с kmservice нормально сотрудничали, главное ему команду дать: «это свои, не трогать» )

Источник

KMSSS.exe — что это за процесс?

KMSSS.exe — что это такое?

Применяется для незаконной активации популярного софта.

Антивирусы определяют угрозу как Win32/HackKMS, HackTool:Win32/AutoKMS. Угрозу способен находить даже защитник Windows.

Название KMSSS.exe расшифровывается как KMS Server Service.

Папка driver — видимо для работы драйвера, чтобы обойти защиту лицензирования софта. В папке также могут быть другие компоненты — TunMirror.exe, файл лога (KMSSS.log).

Может устанавливать собственную службу KMSEmulator, запускающая вирус. Также могут быть задания в планировщике.

Trojan.MulDrop8.26137

В базу Dr.Web 2018-06-12 был добавлен вирус, в списке процессов которого — присутствует KMSSS.exe:

Троян — тип вируса, который живет на ПК и может получать команды из командного центра. Трояны могут образовать сеть ПК, которые выполняют команду из центра управления (ботнет). Команды могут посылаться автоматически либо вручную.

Даже Malwarebytes (утилита против рекламного ПО) находит в KMSSS.exe угрозу — RiskWare.IStealer (опасное ПО):

Что делать?

Не стоит использовать хакерские инструменты активации софта. Никто не даст гарантии отсутствия вирусного кода. Активатор может работать нормально, а через месяц например запустит скрытую функцию отправки паролей злоумышленнику.

Если файл удалить, а службу нет — возможна такая ошибка:

Источник

Пиратские будни. KMS. ч.1

Йо-хо-хо, админы! Эта статья в бОльшей степени рассчитана на Вас, ибо мы живем в России и не в идеальном мире и остались еще компании, которые экономят на ПО и мучают своих админов.

Статья будет состоять из двух частей, вторую выложу при одобрении идеи первой.

Долго ли, много ли пришлось мне мучиться с постоянной слетевшей активацией Windows и Office история умалчивает. А так как лень – двигатель прогресса, попала в мой орешек мысль все это дело завязать на полную автоматизацию(с авторазвертыванием, авто-активацией и последующим мониторингом результатапроцесса). Сразу опишу, что нам для этого будет необходимо, дабы Вам дальше было (не)интересно читать: локальный KMS-сервер, GPO, Bat-ники, Zabbix(без него не торт будет). Собсна усе.

Для поднятия собственного KMS-сервера развернем виртуалку на Windows Server(2008, 2012) и заведем в его в нашу доменную структуру.

Следом воспользуемся изобретением, которое можно найти в любом уголке интернета, KMS-Auto(рекомендую использоваться послед. версию). Вся соль этой программы в том, что во вкладочке «О программе» мы можем найти «Расширенный режим», а коль мы админы жадные и любопытные, то после во вкладке «Настройки» тыкаешь еще и кнопочку «Мне мало настроек». И вы почти бог!

Но не совсем. Перейдем к «тонкой настройке» нашего будущего KMS-сервера. Итак, подробней и попорядку:

1. Переходим на вкладку Система. Здесь мы можем установить или удалить сервис (пока не устанавливаем, сначала надо всё настроить), выбрать ручной или автоматический и другие методы установки сервиса, включить введение лога, создать задачу в планировщике или установить GVLK ключ продукта, а также сбросить настройки по умолчанию. В режиме WinDivert программа устанавливает сервис вместе со специальным драйвером. В режиме Hook, устанавливается сервис и происходит подмена некоторых системных файлов. В режиме TAP, сервис устанавливается с дополнительной виртуальной сетевой картой. В режиме Auto, программа установит сервис с одним из перечисленных вариантов или в ручном режиме, всё зависит от того какая у вас система. В режиме NoAuto, сервис просто установится без каких либо дополнительных внесений и изменений в систему. Выбираем в режиме «NoAuto», с ним будет проще работать на Windows 7. Здесь же можно включить логи, для того чтобы иметь информацию об активации. Там содержится информация следующего типа: время запуска KMS-сервиса (UTC и время по вашему часовому поясу); имя компьютера клиентского ПК; название продукта; идентификатор продукта; идентификатор лицензии; идентификатор KMS сервера; статус лицензии; IP-адрес клиентского ПК (включается опционально). Кому конечно требуется активировать всего один домашний компьютер, эта функция не потребуется.

2. Далее переходим на вкладку Настройки, для более тонкой настройки эмулятора на вашем будущем KMS-сервере. Здесь находятся настройки привязки IP-адреса, заставка, звуки, сохранения настроек программы непосредственно в папке с программой, настройка порта и IP адреса сервиса, PID KMS-сервера, интервал активации и обновления и другие функции. В поле «Настройки», убираем галочку Удалить IP KMS-Service, иначе в дальнейшем автоматическая переактивация работать не будет, так как этот параметр удаляет IP-адрес KMS-сервера с ваших клиентских ПК включая ПК на котором вы подняли KMS-сервер. Остальные параметры в поле «Настройки», можете настроить на свое усмотрение.

В поле «Настройки KMS-Service», вы можете установить порт и IP адрес для вашего KMS-сервера. По умолчанию порт стоит 1688, его я так и оставил (вы можете поставить любой какой вам захочется). В панеле «Host», оставляем Auto-host(ежели вы хотите пускать свой KMS-сервер в интернет, выбираете адрес своего моста)

Теперь, после всех настроек, нам необходимо установить KMS-сервис и ваша виртуалка станет полноценным KMS-сервером. Возвращаемся на вкладку Система и нажимаем Установить KMS-Service. О завершение установки, вы узнаете в информационном сообщении «В системе установлен KMS-Service».

Как проверить? Да просто!

На Вашей неактивирванной тачке в CMD от имени админа прописываем:

cscript «%windir%system32slmgr.vbs» /ipk %KEY%

cscript «%windir%system32slmgr.vbs» /skms servername.domain

cscript «%windir%system32slmgr.vbs» /ato

servername.domain – локальное имя сервера KMS или его IP (если возникает проблема с DNS-именем Вашего сервера, гуглим «Как добавить в DNS SRV запись службы»)

На этом, пожалуй, закончим. Далее – Активация Office, мониторинг активации Win & Off с помощью Zabbix, авто-активация продуктов на основе полученных данных)

Если у Вас уже это получилось или понравилась сама идея, жду Вашего одобрения на продолжение статьи.

Статья имеет ознакомительный характер и никого не призывает использовать столь подлый способ.

Источник

The genuine KMSSS.exe file is a software component of KMS Server Emulator Service (XP) by .

«KMSSS.exe» is one of multiple «KMS Server Emulator Service» programs. It runs as a Windows service, starting at boot time and running in the background. Its usual location is «C:Program DataKMSAutobinKMSSS.exe», (sometimes «…KMSAutoS…»). The KMSAuto program appears to be from «Daily2k.com». It has been flagged by multiple antivirus products as Malware.Sality, capable of creating a peer-to-peer botnet and downloading additional files. It is best removed by running a malware or antivirus scan which can quarantine and delete it. Key Management Service (KMS) Server Emulators are associated with digital piracy of Windows OS and other Microsoft products. A legitimate KMS server handles semiannual license key validation requests from products licensed in volume for education or business use. Emulators activate Windows or Office for unlicensed or non-paying users.

KMSSS stands for Key Management Service Server Emulator Service (XP)

The .exe extension on a filename indicates an executable file. Executable files may, in some cases, harm your computer. Therefore, please read below to decide for yourself whether the KMSSS.exe on your computer is a Trojan that you should remove, or whether it is a file belonging to the Windows operating system or to a trusted application.

Click to Run a Free Scan for KMSSS.exe related errors

KMSSS.exe file information

The process known as KMS Server Emulator Service (XP) or KMS emulator by Ratiborus, thanks to Hotbird64 or KMS emulator by Ratiborus or KMS Server Emulator Service belongs to software KMS Server Emulator Service (XP) or KMS emulator by Ratiborus or KMSSS (Ratiborus, MSFree Inc.) or KMS-host Service or KMS Server Emulator Service by MDL Forum, mod by Ratiborus or MSFree.

Description: KMSSS.exe is not essential for Windows and will often cause problems. KMSSS.exe is located in a subfolder of «C:ProgramData» or sometimes in a subfolder of Windows folder for temporary files—generally C:ProgramDataKMSAutobin or C:ProgramDataKMSAutoSbin.

Known file sizes on Windows 10/11/7 are 301,056 bytes (28% of all occurrences), 35,504 bytes and 13 more variants.

The process runs as service KMSEmulator: KMS-host for all Microsoft VL Products.

The file is not a Windows system file. The program is not visible. The application listens for or sends data on open ports to a LAN or the Internet.

Therefore the technical security rating is 81% dangerous; however you should also read the user reviews.

Uninstalling this variant:

If any problems with KMSSS (Ratiborus, MSFree Inc.) or Utility Common Driver occur, you can visit the www.ru-board.com support page or safely remove the program using the uninstall program of it (Control Panel ⇒ Uninstall a Program).

Recommended: Identify KMSSS.exe related errors

- If KMSSS.exe is located in a subfolder of C:Windows, the security rating is 65% dangerous. The file size is 297,472 bytes (24% of all occurrences), 301,056 bytes and 7 more variants.

The KMSSS.exe file is not a Windows system file. The program is not visible. The program uses ports to connect to or from a LAN or the Internet. KMSSS.exe is an unknown file in the Windows folder.Uninstalling this variant:

If any problems with KMSSS (Ratiborus, MSFree Inc.) occur, you can visit the www.ru-board.com support page or safely remove the program using the uninstall program of it (Control Panel ⇒ Uninstall a Program). - If KMSSS.exe is located in a subfolder of the user’s profile folder, the security rating is 90% dangerous. The file size is 301,056 bytes (20% of all occurrences), 34,304 bytes, 297,472 bytes, 33,792 bytes or 183,808 bytes.

The KMSSS.exe file is not a Windows core file. The program has no visible window. The program uses ports to connect to or from a LAN or the Internet.

Important: Some malware also uses the file name KMSSS.exe, for example Hacktool.Kms (detected by Symantec), and HackTool:Win32/AutoKMS (detected by Microsoft). Therefore, you should check the KMSSS.exe process on your PC to see if it is a threat. We recommend Security Task Manager for verifying your computer’s security. This was one of the Top Download Picks of The Washington Post and PC World.

Best practices for resolving KMSSS issues

A clean and tidy computer is the key requirement for avoiding problems with KMSSS. This means running a scan for malware, cleaning your hard drive using 1cleanmgr and 2sfc /scannow, 3uninstalling programs that you no longer need, checking for Autostart programs (using 4msconfig) and enabling Windows’ 5Automatic Update. Always remember to perform periodic backups, or at least to set restore points.

Should you experience an actual problem, try to recall the last thing you did, or the last thing you installed before the problem appeared for the first time. Use the 6resmon command to identify the processes that are causing your problem. Even for serious problems, rather than reinstalling Windows, you are better off repairing of your installation or, for Windows 8 and later versions, executing the 7DISM.exe /Online /Cleanup-image /Restorehealth command. This allows you to repair the operating system without losing data.

To help you analyze the KMSSS.exe process on your computer, the following programs have proven to be helpful: ASecurity Task Manager displays all running Windows tasks, including embedded hidden processes, such as keyboard and browser monitoring or Autostart entries. A unique security risk rating indicates the likelihood of the process being potential spyware, malware or a Trojan. BMalwarebytes Anti-Malware detects and removes sleeping spyware, adware, Trojans, keyloggers, malware and trackers from your hard drive.

Other processes

mbamservice.exe comres.dll avg secure search_toolbar.dll KMSSS.exe ipsbho.dll nlssrv32.exe hydradm.exe smss.exe wifigo_hookkey.dll adobearm.exe starwindserviceae.exe [all]

Обновлено: 03.02.2023

Большинство антивирусных программ распознает TunMirror.exe как вирус, например, Kaspersky определяет файл как HackTool.MSIL.KMSAuto.cz, и Sophos определяет файл как Turn Mirror (PUA).

Бесплатный форум с информацией о файлах поможет вам найти информацию, как удалить файл. Если вы знаете что-нибудь об этом файле, пожалуйста, оставьте комментарий для других пользователей.

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу TunMirror. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы TunMirror.exe.

Комментарий пользователя

| компонент для автоматической активации виндоус ( ломаной).конкретно часть KMSAuto (активатор) Максим |

| Компонент активатора KMSAuto |

| компонент для автоматической активации виндоус ( ломаной).конкретно часть KMSAuto (активатор) Кит |

Итого: Средняя оценка пользователей сайта о файле TunMirror.exe: — на основе 3 голосов с 3 отзывами.

42 пользователей спрашивали про этот файл. 3 пользователей оценили, как неопасный.

TunMirror.exe что это за процесс? (KMSSS.exe)

Предположительно имеет отношение к KMSAutoS.

Антивирусом может быть определена как угроза MSIL/HackTool.TunMirror либо HackTool.TunMirroe.MSIL.

По отзывам, даже после удаления TunMirror.exe, в будущем вирус может снова появиться на диске. Данное поведение свидетельствует об использовании защиты от обнаружения/удаления. Некоторые вирусы способы постоянно изменять собственный код, такая особенность называется полиморфизм.

Процесс TunMirror.exe в диспетчере задач:

Располагаться вирус может в данной папке:

Второй вариант расположения:

Теоритически файл имеет отношение к потенциально опасной программе KMSAutoS. На сайте Microsoft присутствует информация, подтверждающая опасность AutoKMS:

Китайская утилита AhnLab V3 Lite определяет TunMirror.exe как угрозу Unwanted/Win32.HackTool.R170046:

Помимо файла TunMirror.exe, потенциально опасным считается и KMSSS.exe, который расположен в той же папке.

Что делать?

Не стоит использовать хакерские инструменты активации софта. Никто не даст гарантии отсутствия вирусного кода. Активатор может работать нормально, а через месяц например запустит скрытую функцию отправки паролей злоумышленнику.

Информация о файле TunMirror2.exe

Процесс TunMirror принадлежит программе TunMirror от WZT .

Описание: TunMirror2.exe не является важным для Windows и часто вызывает проблемы. TunMirror2.exe находится в подпапках «C:Program Files». Известны следующие размеры файла для Windows 10/8/7/XP 10,752 байт (90% всех случаев) или 14,464 байт.

Это не файл Windows. У процесса нет видимого окна. Нет более детального описания программы. TunMirror2.exe представляется сжатым файлом. Поэтому технический рейтинг надежности 76% опасности.

Важно: Вы должны проверить файл TunMirror2.exe на вашем компьютере, чтобы убедится, что это вредоносный процесс. Мы рекомендуем Security Task Manager для безопасности вашего компьютера.

Trojan.MulDrop8.26137

Удаление

Рекомендуемые утилиты для сканирования ПК:

Использование строго трех утилит максимально гарантирует очистку Windows от вирусов и потенциально опасных программ.

Аваст имеет больше дополнительных функций:

Проверяйте регулярно антивирусом ПК, не используйте сомнительные сайты для загрузки ПО. Используйте только лицензионные программы.

Применяется для незаконной активации популярного софта.

Антивирусы определяют угрозу как Win32/HackKMS, HackTool:Win32/AutoKMS. Угрозу способен находить даже защитник Windows.

Название KMSSS.exe расшифровывается как KMS Server Service.

Может устанавливать собственную службу KMSEmulator, запускающая вирус. Также могут быть задания в планировщике.

Информация о файле TunMirror.exe

Процесс TunMirror принадлежит программе TunMirror от WZT .

Описание: TunMirror.exe не является необходимым для Windows. Файл TunMirror.exe находится в подпапках «C:Program Files» или иногда в подпапках «C:UsersUSERNAME» или в подпапках Windows для хранения временных файлов или в подпапках «Мои файлы» . Известны следующие размеры файла для Windows 10/8/7/XP 10,752 байт (87% всех случаев) или 14,464 байт.

Название сервиса — TunMirror.

Это не файл Windows. Приложение не видно пользователям. Нет описания файла. TunMirror.exe представляется сжатым файлом. Поэтому технический рейтинг надежности 73% опасности.

- Если TunMirror.exe находится в подпапках C:Windows, тогда рейтинг надежности 78% опасности. Размер файла 10,240 байт (66% всех случаев) или 10,752 байт. Это не файл Windows. Приложение не видно пользователям. У файла нет информации о создателе этого файла. Находится в папке Windows, но это не файл ядра Windows. TunMirror.exe представляется сжатым файлом.

Важно: Вы должны проверить файл TunMirror.exe на вашем компьютере, чтобы убедится, что это вредоносный процесс. Мы рекомендуем Security Task Manager для безопасности вашего компьютера.

AcroTray — что это за программа, как отключить?

Стоп мобильный! Минутку, если вы думаете что процесс acrotray.exe это вирус, ну реально если так думаете, то быстренько проверьте комп утилитами AdwCleaner и Dr.Web CureIt!, они бесплатные и лучшие на мой взгляд!

Находится acrotray.exe в этой папке:

C:Program FilesAdobeAdobe Acrobat 7.0DistillrAcrotray

То есть как вы уже наверно догадались, AcroTray относится к Adobe Acrobat, и появляется именно после его установки. Да и не просто появляется, а еще записывает себя в автозагрузку, поэтому и постоянно сидит в диспетчере (так как загружается то с Windows!):

Однако, я еще заметил, что некоторые юзеры на форуме пишут что под этим процессом также может скрываться вирус, во какие дела

Вы можете открыть диспетчер задач и там посмотреть что это за программа ну и заодно отключить, вот например в Windows 8 это делается так:

Как видите и тут тоже написано что это от Adobe Systems, так что можно отключить и при автозагрузке этот процесс не будет автоматически запускаться (все ненужное тоже можете отключить, например тот же Google Installer!).

В Windows 7 тоже просто его выключить из автозагрузки, сперва зажимаете Win + R, потом туда пишем команду msconfig:

Потом нажимаем энтер, откроется окно Конфигурация система, вот тут то и идем на вкладку Автозагрузка и там снимаем галочки со всего, что относится к Adobe (и с другого всякого что вам не нужно):

Comments

Согласен. Практически все программы Adobe запускают acrotrey.exe и если не находят то ругаются и это очень РАЗДРАЖАЕТ.

если выскакивает ошибка то

Отключать надо в Контекстное меню!

ПУнкт acrobatr в контекстном меню папки или файла запускает эту прогу, даже если вы выключили автостарт

Если вы запретите запуск проги, допустим с помощью process lasso, то ваша система может зависнуть, при правом клике на файле или папке

лучше ее не трогать от греха подальше

Добавить комментарий Отменить ответ

Этот сайт использует Akismet для борьбы со спамом. Узнайте как обрабатываются ваши данные комментариев.

TunMirror сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

TunMirror2 сканер

Security Task Manager показывает все запущенные сервисы Windows, включая внедренные скрытые приложения (например, мониторинг клавиатуры или браузера, авто вход). Уникальный рейтинг надежности указывает на вероятность того, что процесс потенциально может быть вредоносной программой-шпионом, кейлоггером или трояном.

Бесплатный aнтивирус находит и удаляет неактивные программы-шпионы, рекламу, трояны, кейлоггеры, вредоносные и следящие программы с вашего жесткого диска. Идеальное дополнение к Security Task Manager.

Reimage бесплатное сканирование, очистка, восстановление и оптимизация вашей системы.

Лучшие практики для исправления проблем с TunMirror

Следующие программы так же полезны для грубокого анализа: Security Task Manager исследует активный процесс TunMirror на вашем компьютере и явно говорит, что он делает. Malwarebytes’ — популярная антивирусная утилита, которая сообщает вам, если TunMirror.exe на вашем компьютере отображает назойливую рекламу, замедляя быстродействие компьютера. Этот тип нежелательной рекламы не рассматривается некоторыми антивирусными программами в качестве вируса и таким образом не удаляется при лечении.

Чистый и аккуратный компьютер является ключевым требованием для избежания проблем с ПК. Это означает: проверка на наличие вредоносных программ, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые вам больше не нужны, проверка Автозагрузки (используя msconfig) и активация Автоматического обновления Windows. Всегда помните о создании периодических бэкапов, или как минимум о создании точек восстановления.

Если у вас актуальная проблема, попытайтесь вспомнить последнее, что вы сделали, или последнюю программу, которую вы установили, прежде чем проблема появилась первый раз. Используйте resmon команду, чтобы определить процесс, который вызывает у вас проблему. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Как удалить вирус TunMirror2

Большинство антивирусных программ распознает TunMirror2.exe как вирус, такой как, Symantec определяет файл как Trojan.Gen.2, и Kaspersky определяет файл как HackTool.MSIL.KMSAuto.by.

Бесплатный форум с информацией о файлах поможет вам найти информацию, как удалить файл. Если вы знаете что-нибудь об этом файле, пожалуйста, оставьте комментарий для других пользователей.

- Используйте программу Настройщик Windows, чтобы найти причину проблем, в том числе и медленной работы компьютера.

- Обновите программу TunMirror. Обновление можно найти на сайте производителя (ссылка приведена ниже).

- В следующих пунктах предоставлено описание работы TunMirror2.exe.

Комментарий пользователя

Пока нет комментариев пользователей. Почему бы не быть первым, кто добавить небольшой комментарий и одновременно поможет другим пользователям?

Лучшие практики для исправления проблем с TunMirror2

Следующие программы так же полезны для грубокого анализа: Security Task Manager исследует активный процесс TunMirror2 на вашем компьютере и явно говорит, что он делает. Malwarebytes’ — популярная антивирусная утилита, которая сообщает вам, если TunMirror2.exe на вашем компьютере отображает назойливую рекламу, замедляя быстродействие компьютера. Этот тип нежелательной рекламы не рассматривается некоторыми антивирусными программами в качестве вируса и таким образом не удаляется при лечении.

Чистый и аккуратный компьютер является ключевым требованием для избежания проблем с ПК. Это означает: проверка на наличие вредоносных программ, очистка жесткого диска, используя cleanmgr и sfc /scannow, удаление программ, которые вам больше не нужны, проверка Автозагрузки (используя msconfig) и активация Автоматического обновления Windows. Всегда помните о создании периодических бэкапов, или как минимум о создании точек восстановления.

Если у вас актуальная проблема, попытайтесь вспомнить последнее, что вы сделали, или последнюю программу, которую вы установили, прежде чем проблема появилась первый раз. Используйте resmon команду, чтобы определить процесс, который вызывает у вас проблему. Даже если у вас серьезные проблемы с компьютером, прежде чем переустанавливать Windows, лучше попробуйте восстановить целостность установки ОС или для Windows 8 и более поздних версий Windows выполнить команду DISM.exe /Online /Cleanup-image /Restorehealth. Это позволит восстановить операционную систему без потери данных.

Читайте также:

- The hunter call of the wild сколько весит

- Как отказаться от world of tanks

- Танец каблуками в ритм как называется

- Как зарегистрироваться тм driver

- Трудно быть богом где посмотреть