Встроенный RDP клиент Windows (mstsc.exe) позволяет сохранить на компьютере имя и пароль пользователя для подключения к удаленному рабочему столу. Благодаря этому пользователю не нужно каждый раз вводить пароль для подключения к удаленному RDP компьютеру/серверу. В этой статье мы рассмотрим, как разрешить сохранять учетные данные для RDP подключений в Windows, и что делать, если несмотря на все настройки, у пользователей не сохраняются пароли для RDP подключения (пароль запрашивается каждый раз)

Содержание:

- Как сохранить пароль для RDP подключения в Windows?

- Что делать, если в Windows не сохраняется пароль для RDP подключения?

- Политика проверки подлинности сервере не допускает подключение сохраненными учетными данными

- Credential Guard в Защитнике Windows не разрешает использовать сохраненные учетные данные

Как сохранить пароль для RDP подключения в Windows?

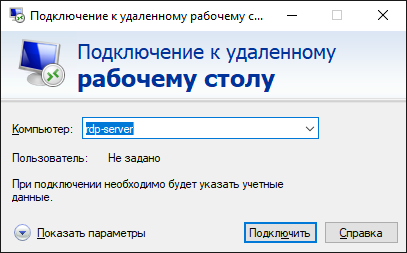

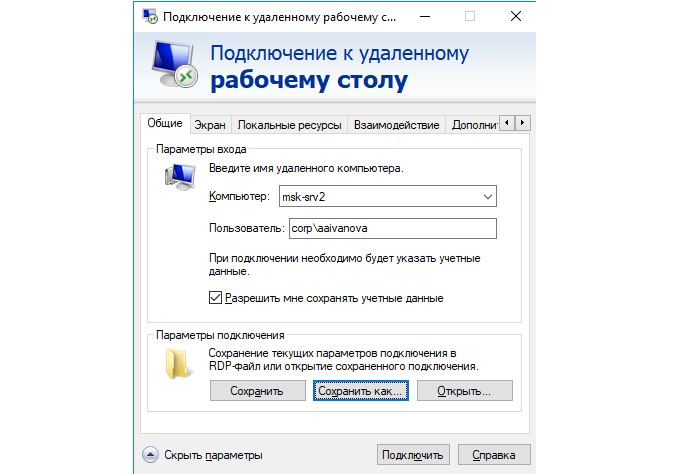

По умолчанию Windows разрешает пользователям сохранять пароли для RDP подключений. Для этого в окне клиента Remote Desktop Connection (mstsc.exe) пользователь должен ввести имя удаленного RDP компьютера, учетную запись и поставить галку “Разрешить мне сохранять учетные данные” (Allow me to save credential). После того, как пользователь нажимает кнопку “Подключить”, RDP сервер запрашивает пароль и компьютер сохраняет его в Windows Credential Manager (не в .RDP файл).

При следующем подключении к удаленному RDP серверу под этим же пользователем, клиент автоматически получит сохраненный пароль из менеджера паролей Windows и использует его для RDP-аутентификации.

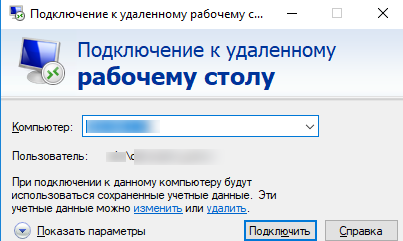

Если для данного компьютера имеется сохраненный пароль, в окне RDP клиента будет указано:

При подключении к данному компьютеру будут использоваться сохранённые учетные данные. Эти учетные данные можно изменить или удалить.

Saved credentials will be used to connect to this computer. You can edit or delete these credentials.

В большинстве случаев администраторы не рекомендуют пользователям сохранять пароли подключений в Windows. Например, в домене Active Directory лучше настроить SSO (Single Sign-On) для прозрачной RDP аутентификации.

По умолчанию Windows не разрешает пользователю использовать сохраненный пароль RDP подключения с компьютера, добавленного в домен Active Directory, к компьютеру/серверу, который находится в другом домене или рабочей группе. Несмотря на то, что пароль для подключения сохранен в Credentials Manager, Windows не позволяет его использовать, и требует от пользователя каждый раз вводить пароль. Также Windows не разрешает использовать сохраненный пароль для RDP, если вы подключаетесь не под доменной, а под локальной учетной записью.

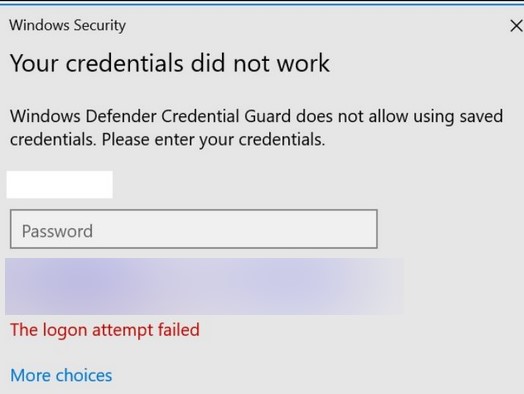

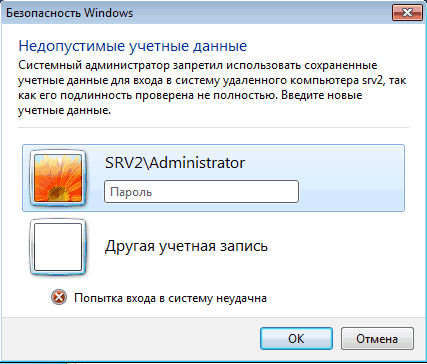

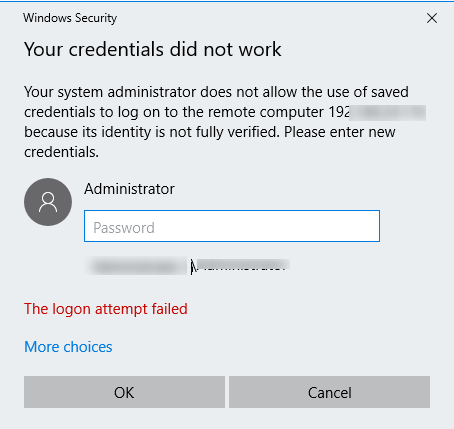

При попытке RDP подключения с сохраненным паролем в этой ситуации появляется окно с ошибкой:

Your Credentials did not work

Your system administrator does not allow the use of saved credentials to log on to the remote computer CompName because its identity is not fully verified. Please enter new credentials.

Или (в русской редакции Windows 10):

Недопустимые учетные данные

Системный администратор запретил использовать сохраненные учетные данные для входа в систему удаленного компьютера CompName, так как его подлинность проверена не полностью. Введите новые учетные данные.

Windows считает такое подключение небезопасным, т.к. отсутствуют доверительные отношения между этим компьютером и удаленным компьютером/сервером в другом домене (или рабочей группе).

Вы можете изменить эти настройки на компьютере, с которого выполняется RDP подключение:

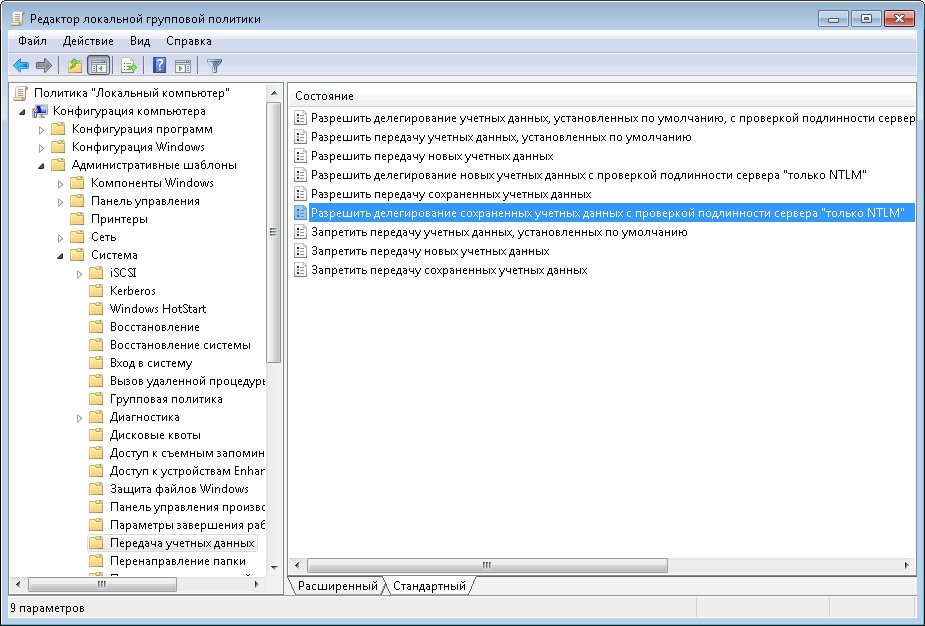

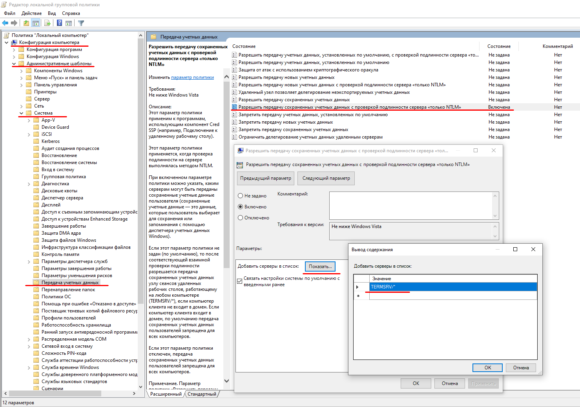

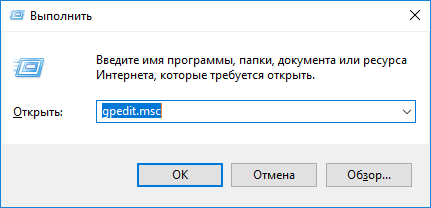

- Откройте редактор локальной GPO, нажав Win + R -> gpedit.msc ;

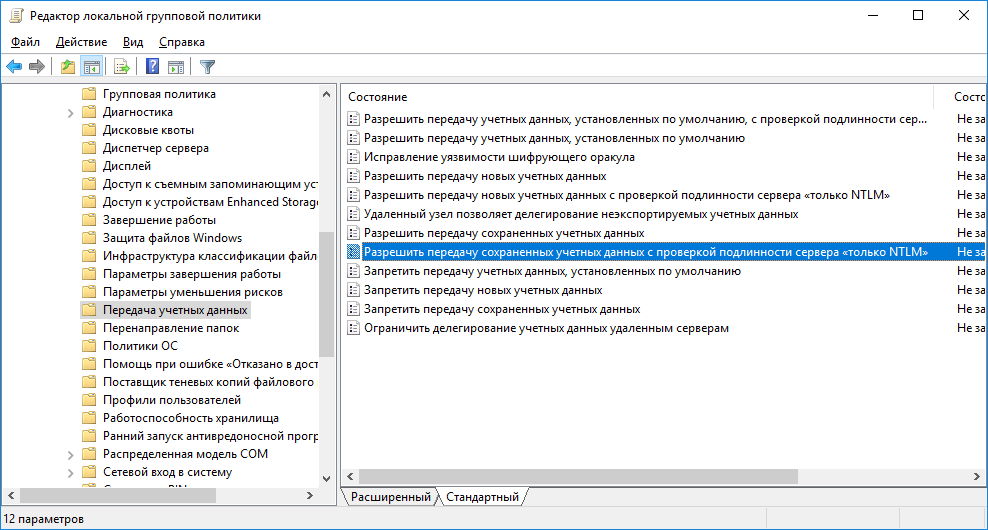

- В редакторе GPO перейдите в раздел Computer Configuration –> Administrative Templates –> System –> Credentials Delegation (Конфигурация компьютера -> Административные шаблоны -> Система -> Передача учетных данных). Найдите политику с именем Allow delegating saved credentials with NTLM-only server authentication (Разрешить передачу сохраненных учетных данных с проверкой подлинности сервера только NTLM);

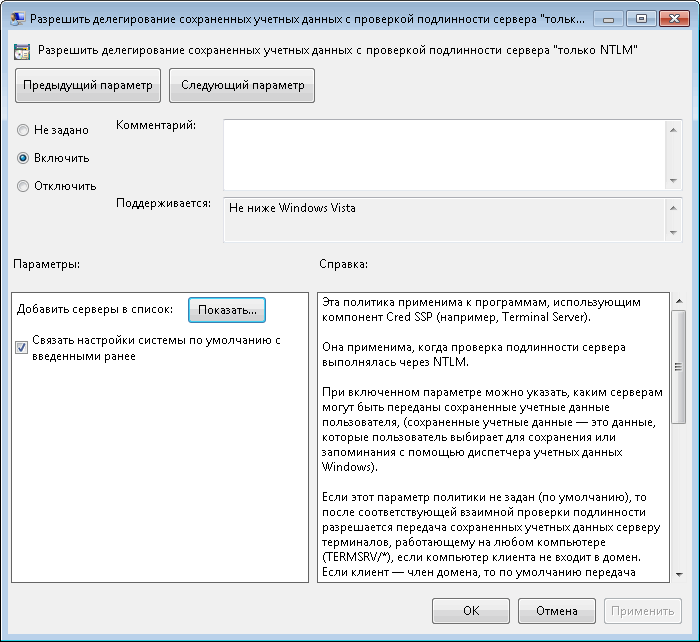

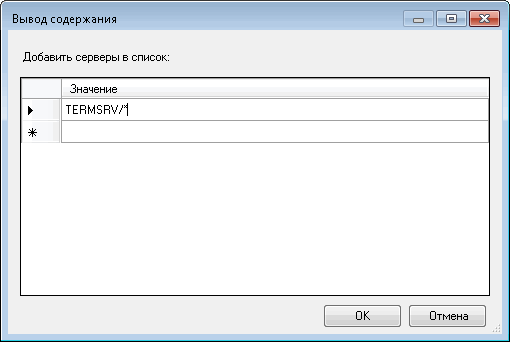

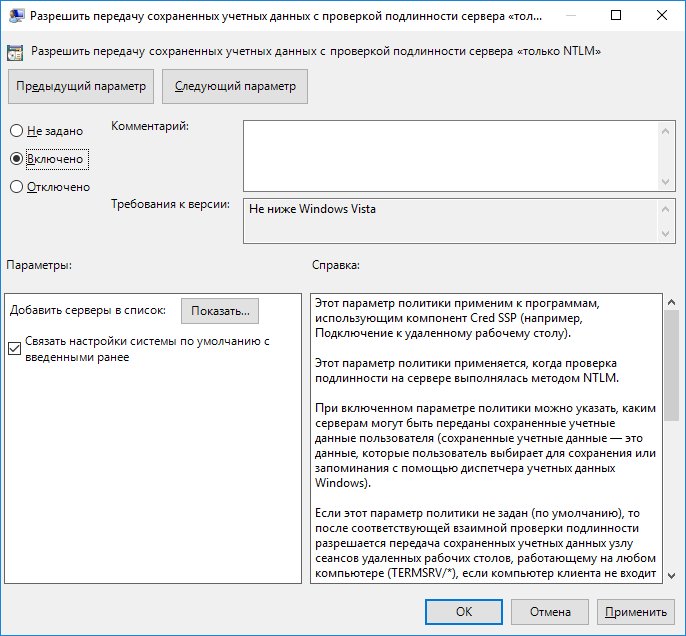

- Дважды щелкните по политике. Включите политику (Enable) и нажмите на кнопку Показать (Show);

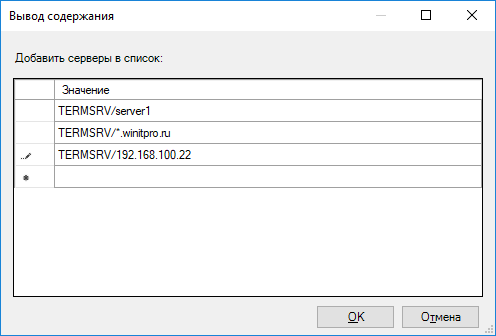

- В открывшемся окне нужно будет указать список удаленных компьютеров (серверов), для которых будет разрешено использовать сохранные пароли для RDP подключения. Список удаленных компьютеров нужно указать в следующих форматах:

-

TERMSRV/server1

— разрешить использование сохранённых паролей для RDP подключения к одному конкретному компьютеру/серверу; -

TERMSRV/*.winitpro.ru

— разрешить RDP подключение ко всем компьютерам в домене winitpro.ru; -

TERMSRV/*

— разрешить использование сохранённого пароля для подключения к любым компьютерам.

Примечание. TERMSRV нужно обязательно писать в верхнем регистре, а имя компьютера должно полностью соответствовать тому, которое вы указываете в поле подключения RDP клиента.

-

- Аналогичным образом включите и добавьте ваши значения TERMSRV/ в параметр Allow Delegating Saved Credentials (“Разрешить передачу сохранённых учетных данных”);

Этим настройкам GPO соответствуют следующие параметры реестра:

Windows Registry Editor Version 5.00 [HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsCredentialsDelegation] "AllowSavedCredentialsWhenNTLMOnly"=dword:00000001 “AllowSavedCredentials”=dword:00000001 [HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsCredentialsDelegationAllowSavedCredentialsWhenNTLMOnly] "1"="TERMSRV/*" [HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsCredentialsDelegationAllowSavedCredentials] "1"="TERMSRV/*" [HKEY_LOCAL_MACHINESOFTWAREWOW6432NodePoliciesMicrosoftWindowsCredentialsDelegation] “AllowSavedCredentialsWhenNTLMOnly”=dword:00000001 “AllowSavedCredentials”=dword:00000001 [HKEY_LOCAL_MACHINESOFTWAREWOW6432NodePoliciesMicrosoftWindowsCredentialsDelegationAllowSavedCredentialsWhenNTLMOnly] "1"="TERMSRV/*" [HKEY_LOCAL_MACHINESOFTWAREWOW6432NodePoliciesMicrosoftWindowsCredentialsDelegationAllowSavedCredentials] "1"="TERMSRV/*"

- Проверьте, что политика Deny delegating saved credentials / Запретить передачу сохраненных учетных данных отключена (или не настроена). Запретительные политики GPO имеют более высокий приоритет, чем разрешающие;

- Также должен быть отключен параметр Network access: Do not allow storage of passwords and credentials for network authentication (Computer Configuration -> Windows Settings -> Security Settings -> Local Policies -> Security Options); Если этот параметр включен, то при попытке сохранить пароль в хранилище пользователь получит ошибку:

Credential Manager ErrorUnable to save credentials. To save credentials in this vault, check your computer configuration.Error code: 0x80070520 Error Message: A specified logon session does not exist. It may already have been terminated.

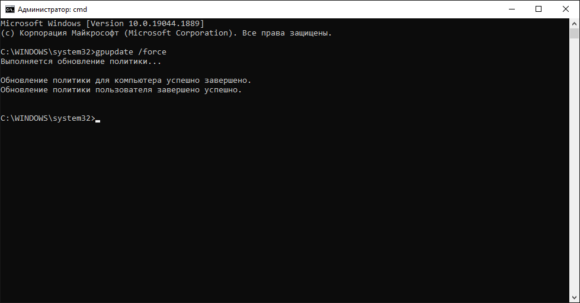

- Сохраните изменения и обновите групповые политики командой

gpupdate /force

Теперь при выполнении RDP подключения клиент mstsc сможет использовать сохранённый пароль.

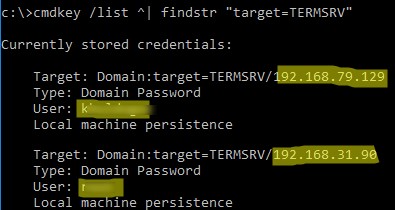

Вы можете вывести список сохранённых паролей для RDP подключений с помощью команды:

cmdkey /list ^| findstr "target=TERMSRV"

Чтобы очистить сохраненные пароли подключений, выполните команду:

For /F "tokens=1,2 delims= " %G in ('cmdkey /list ^| findstr "target=TERMSRV"') do cmdkey /delete %H

С помощью локального редактора групповых политик вы сможете переопределить политику только на локальном компьютере. Если вы хотите чтобы политика разрешения использования сохранённых паролей для RDP подключения действовала на множество компьютеров домена, используете доменные политики, которые настраиваются с помощью консоли gpmc.msc.

Что делать, если в Windows не сохраняется пароль для RDP подключения?

Если вы настроили Windows по инструкции выше, но клиент все равно при каждом повторном RDP подключении требует ввести пароль следует проверить следующее:

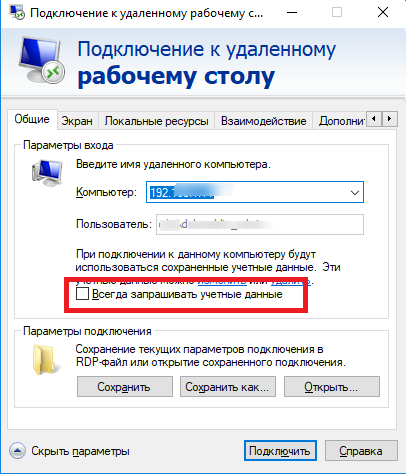

- В окне RDP подключения нажмите на кнопку “Показать параметры” и убедитесь, что опция “Всегда запрашивать учетные данные” (Always ask for credentials) не выбрана;

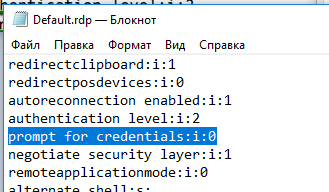

- Если вы используете для подключения сохранённый RDP файл, проверьте, что параметр “prompt for credentials” равен 0 (

prompt for credentials:i:0

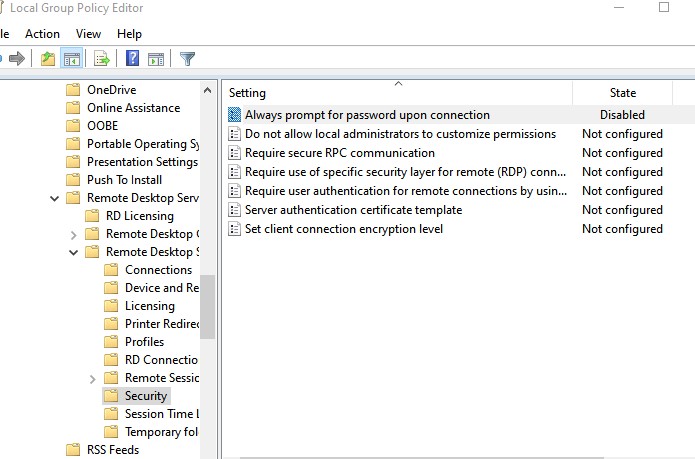

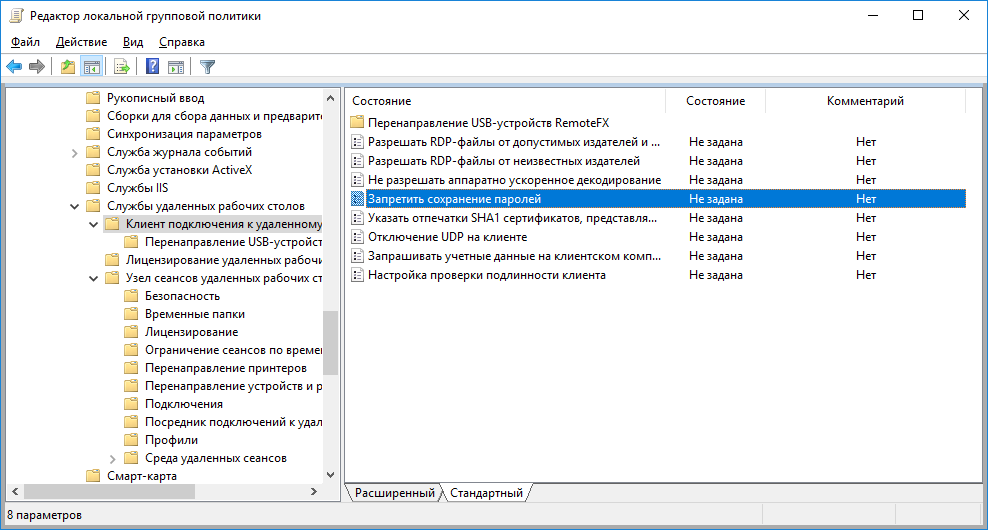

); - Запустите редактор локальной групповой политики

gpedit.msc

, перейдите в раздел Конфигурация компьютера -> Компоненты Windows -> Службы удаленных рабочих столов -> Клиент подключения к удаленному рабочему столу (Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Connection Client). Параметры “Запретить сохранение паролей” (Do not allow passwords to be saved) и Prompt for credentials on the client computer должны быть не заданы или отключены. Также убедитесь, что он отключен в результирующей политике на вашем компьютере (html отчет с применёнными настройками доменных политик можно сформировать с помощью gpresult); - Удалите все сохраненные пароли в менеджере паролей Windows (Credential Manager). Наберите

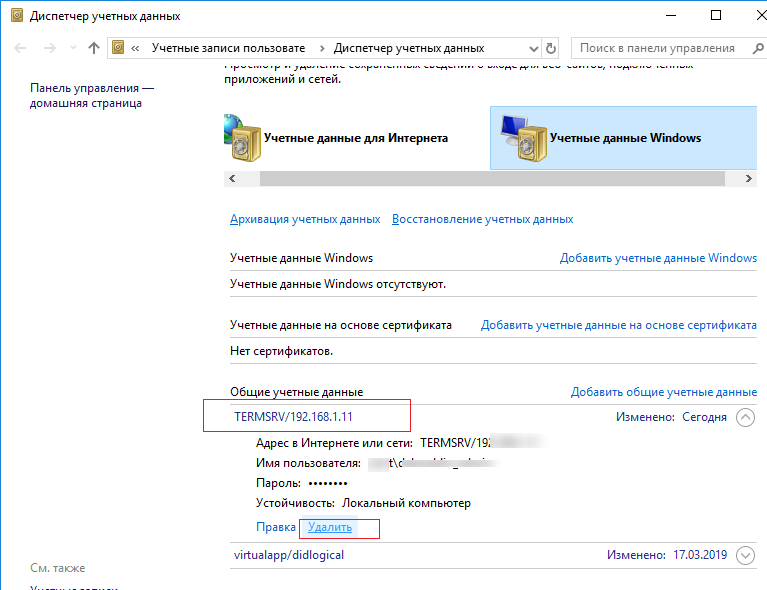

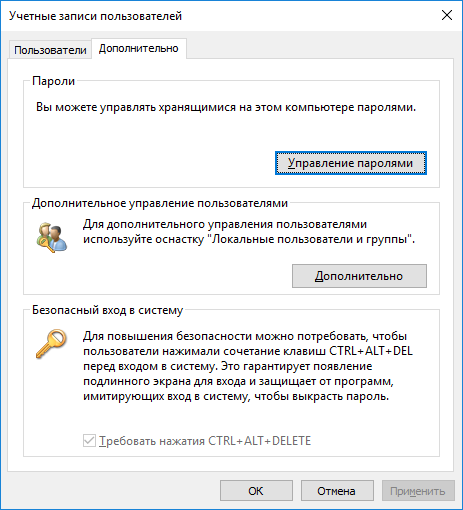

control userpasswords2

и в окне “Учетные записи пользователей” перейдите на вкладку “Дополнительно” и нажмите на кнопку “Управление паролями”;В открывшемся окне выберите “Учетные данные Windows”. Найдите и удалите все сохраненные RDP пароли (начинаются с TERMSRV/…).

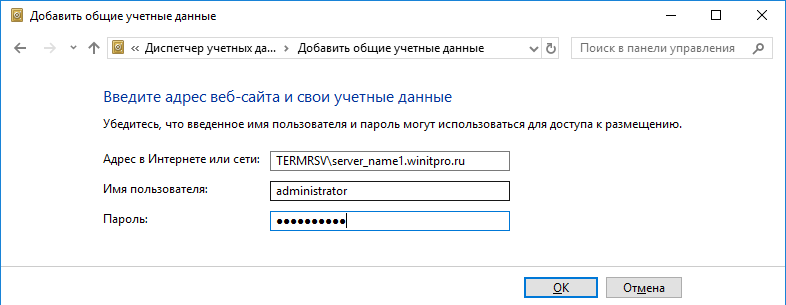

Из этого окна вы можете самостоятельно добавить учетных данные для RDP подключений. Обратите внимание, что имя удаленного RDP сервера (компьютера) нужно указывать в формате TERMSRVserver_name1. При очистке истории RDP подключений на компьютере, не забывайте удалять сохраненные пароли.

- Вход с сохраненным паролем также не будет работать, если удаленный RDP сервер давно не обновлялся и при подключении к нему появляется ошибка CredSSP encryption oracle remediation.

После этого, пользователи смогут использовать свои сохраненные пароли для rdp подключений.

Политика проверки подлинности сервере не допускает подключение сохраненными учетными данными

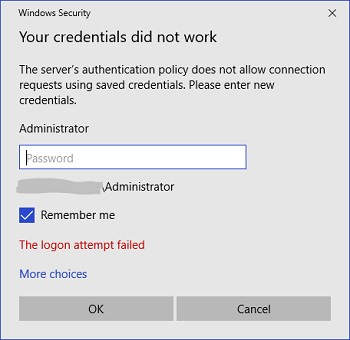

При подключении к RDP хосту или ферме RDS с помощью сохраненного пароля может появится ошибка:

Windows Security Your credentials did not work The server’s authentication policy does not allow connection requests using saved credentials. Please enter new credentials.

Политика проверки подлинности на сервере не допускает запросы на подключение с использованием сохраненных учетных данных.

В этом случае на удаленном сервере нужно отключить параметр “Always prompt for password upon connection” в разделе Computer Configuration -> Administrative Templates -> Windows Components -> Remote Desktop Services -> Remote Desktop Session Host -> Security.

Если эта политика включена, RDP хост всегда запрашивает у клиента пароль для подключения.

Можно включить этот параметр через реестр:

REG add "HKLMSOFTWAREPoliciesMicrosoftWindows NTTerminal Services" /v fPromptForPassword /t REG_DWORD /d 0 /f

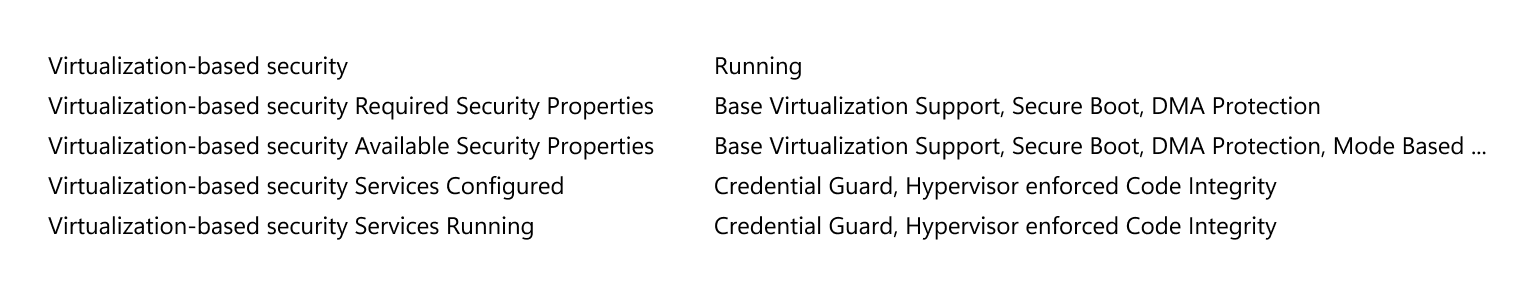

Credential Guard в Защитнике Windows не разрешает использовать сохраненные учетные данные

После обновления до Windows 11 22H2 пользователи стали жаловаться, что теперь они не могут использовать сохраненные пароли для RDP подключений:

Windows Security: Your credentials did not work Windows Defender Credential Guard does not allow using saved credentials. Please enter your credentials.

Credential Guard в Защитнике Windows не разрешает использовать сохраненные учетные данные.

Представленные еще в Windows 10 1607 компонент Windows Defender Remote Credential Guard должен защищать ваши учетные данные для RDP подключений. В обновлении 22H2 по умолчанию он разрешает использовать сохраненные учетные данные только при использовании Kerberos аутентификации на RDP хосте. Если нельзя использовать Kerberos (контроллер домена не доступен, или вы подключаетесь к хосту в рабочей группе), Remote Credential Guard блокирует аутентификацию с помощью NTLM.

Для решения этой проблемы придется отключить Credential Guard через реестр:

New-ItemProperty -Path "HKLM:SystemCurrentControlSetControlLSA" -Name "LsaCfgFlags" -PropertyType "DWORD" -Value 0 -Force

- Remove From My Forums

-

Question

-

I have just setup a new 2008 R2 Remote Desktop server. I am trying to setup RDP clients to save the password and credentials for connecting to the server. However when I try to do this on client computers, I get a message «Your system administrator

does not allow the use of saved credentials to logon to the remote computer x.x.x.x because its identity is not fully verified.»I have done some internet searching on this issue, but mostly they talk about changing policy settings on the client. Is there a setting on the server that I can change, to allow users to save their credentials in the RDP client? Thanks for any

advice.

Answers

-

-

Marked as answer by

Wednesday, December 21, 2011 8:36 PM

-

Marked as answer by

- Remove From My Forums

-

Question

-

I have just setup a new 2008 R2 Remote Desktop server. I am trying to setup RDP clients to save the password and credentials for connecting to the server. However when I try to do this on client computers, I get a message «Your system administrator

does not allow the use of saved credentials to logon to the remote computer x.x.x.x because its identity is not fully verified.»I have done some internet searching on this issue, but mostly they talk about changing policy settings on the client. Is there a setting on the server that I can change, to allow users to save their credentials in the RDP client? Thanks for any

advice.

Answers

-

-

Marked as answer by

Wednesday, December 21, 2011 8:36 PM

-

Marked as answer by

При подключении к удаленному рабочему столу по RDP есть возможность сохранить учетные данные, чтобы не вводить их каждый раз. Но есть одна тонкость. Так если подключаться с компьютера, находящегося в домене, к компьютеру в рабочей группе, то использовать сохраненные данные не удастся, а будет выдано сообщение примерно такого содержания:

«Системный администратор запретил использовать сохраненные учетные данные для входа в систему удаленного компьютера, так как его подлинность проверена не полностью. Введите новые учетные данные.»

Дело в том, что сохранение учетных данных при подключении к удаленному компьютеру запрещено доменными политиками по умолчанию. Однако такое положение вещей можно изменить.

На компьютере, с которого осуществляется подключение, нажимаем Win+R и вводим команду gpedit.msc, затем жмем OK. Дополнительно может потребоваться ввод пароля администратора или его подтверждения, в зависимости от политики UAC.

В открывшемся окне редактора локальной групповой политики идем в раздел Административные шаблоны -> Система -> Передача учетных данных. Нас интересует политика Разрешить делегирование сохраненных учетных данных с проверкой подлинности сервера ″только NTLM″ (в англ. варианте Allow Delegating Saved Credentials with NTLM-only Server Authentication).

Включаем политику, затем жмем на кнопку Показать, чтобы добавить в список серверы, к которым собираемся подключаться.

Заполнять список можно несколькими способами. Например:

• TERMSRV/удаленный_пк — разрешаем сохранять учетные данные для одного конкретного компьютера;

• TERMSRV/*.contoso.com — разрешаем сохранять данные для всех компьютеров в домене contoso.com;

• TERMSRV/* — разрешаем сохранять данные для всех компьютеров без исключения.

Внимание: используйте в TERMSRV заглавные буквы, как в примере. Если указан конкретный компьютер, то значение удаленный_пк должно полностью совпадать с именем, введенным в поле «Компьютер» удаленного рабочего стола.

Заполнив список жмем OK и закрываем редактор групповых политик. Открываем командную консоль и обновляем политики командой gpupdate /force. Все, можно подключаться.

И еще. Используя локальные групповые политики мы разрешаем сохранять учетные данные только на одном конкретном компьютере. Для нескольких компьютеров будет лучше создать в домене отдельное OU и привязать к нему соответствующую доменную политику.

Содержание

- 1 Включение Credential Guard в Защитнике Windows

- 1.1 Включение Credential Guard в Защитнике Windows с помощью групповой политики.

- 1.2 Включение защиты учетных данных защитника Windows с помощью Intune

- 1.3 Включение Credential Guard в Защитнике Windows с помощью реестра

- 1.3.1 Добавление функций безопасности на основе виртуализации

- 1.3.2 Включение безопасности на основе виртуализации и Credential Guard в Защитнике Windows

- 1.4 Включение Credential Guard в Защитнике Windows с помощью средства проверки готовности оборудования к Device Guard в Защитнике Windows и Credential Guard в Защитнике Windows

- 1.5 Оценка работы Credential Guard в Защитнике Windows

- 2 Отключение Credential Guard в Защитнике Windows

-

- 2.0.1 Отключение Credential Guard в Защитнике Windows с помощью средства проверки готовности оборудования к Device Guard в Защитнике Windows и Credential Guard в Защитнике Windows

- 2.0.2 Отключение Credential Guard в Защитнике Windows для виртуальной машины

- 2.1 Очередь просмотра

- 2.2 Очередь

- 2.3 Хотите сохраните это видео?

- 2.4 Пожаловаться на видео?

- 2.5 Понравилось?

- 2.6 Не понравилось?

-

- 3 Текст видео

- 4 Как исправить ошибку VMware Workstation and Device/Credential Guard are not compatible при включении виртуальной машины.

- 5 Исправляем ошибку VMware Workstation.

- 5.1 Далее нужно замустить командную строку «CMD» от имени администратора и выполнить несколько команд:

Область применения

- Windows 10

- Windows Server2016

- WindowsServer2019

Включение Credential Guard в Защитнике Windows

Credential Guard в Защитнике Windows можно включить с помощью групповой политики, реестра или средства проверки готовности оборудования к Device Guard в Защитнике Windows и Credential Guard в Защитнике Windows. Credential Guard в Защитнике Windows может защищать секретные сведения на виртуальной машине Hyper-V, как и на физическом компьютере. Тот же набор процедур, который используется для включения Credential Guard в Защитнике Windows на физических компьютерах, применяется и к виртуальным машинам.

Включение Credential Guard в Защитнике Windows с помощью групповой политики.

Включить Credential Guard в Защитнике Windows можно с помощью групповой политики. При этом будут активированы функции безопасности на основе виртуализации, если это необходимо.

- В консоли управления групповыми политиками перейдите в раздел Конфигурация компьютера ->Административные шаблоны ->Система ->Device Guard.

- Дважды щелкните Включить средство обеспечения безопасности на основе виртуализации, а затем выберите вариант Включено.

- В поле Выберите уровень безопасности платформы выберите Безопасная загрузка или Безопасная загрузка и защита DMA.

В поле Конфигурация Credential Guard щелкните элемент Включено с блокировкой UEFI, а затем нажмите кнопку ОК. Чтобы можно было отключить Credential Guard в Защитнике Windows удаленно, выберите пункт Включено без блокировки.

Закройте консоль управления групповыми политиками.

Чтобы применить обработку групповой политики, можно запустить gpupdate /force .

Включение защиты учетных данных защитника Windows с помощью Intune

- На домашней странице выберите Microsoft Intune

- Нажмите кнопку » Конфигурация устройства «

- Щелкните Профили >. Создание >конечной точки для защиты >учетной записи Windows Defender Guard.

Он включит VBS и безопасную загрузку, и вы можете сделать это с блокировкой UEFI или без нее. Если вам потребуется удаленно отключить Credential Guard, включите его без блокировки UEFI.

Включение Credential Guard в Защитнике Windows с помощью реестра

Если вы не используете групповую политику, вы можете включить Credential Guard в Защитнике Windows с помощью реестра. Credential Guard в Защитнике Windows использует функции безопасности на основе виртуализации, которые нужно включить в некоторых операционных системах.

Добавление функций безопасности на основе виртуализации

Начиная с Windows 10 версии 1607 и Windows Server 2016 включать функции безопасность на основе виртуализации необязательно, и этот шаг можно пропустить.

Если вы используете Windows 10 версии 1507 (RTM) или Windows 10 версии 1511, необходимо включить функции безопасности на основе виртуализации. Для этого можно воспользоваться панелью управления или системой обслуживания образов развертывания и управления ими (DISM).

Если вы включите Credential Guard в Защитнике Windows с помощью групповой политики, действия для включения компонентов Windows с помощью панели управления или DISM не требуются. Групповая политика сама установит эти компоненты Windows.

Добавление функций безопасности на основе виртуализации с помощью раздела «Программы и компоненты»

- Откройте раздел Панели управления «Программы и компоненты».

- Выберите Включение или отключение компонентов Windows.

- Перейдите в раздел Hyper-V ->Платформа Hyper-V и установите флажок Низкоуровневая оболочка Hyper-V.

- Установите флажок Режим изолированного пользователя на верхнем уровне выбора функций.

- Нажмите кнопку OK.

Добавление функций безопасности на основе виртуализации в автономный образ с помощью системы DISM

- Откройте командную строку с повышенными привилегиями.

- Добавьте низкоуровневую оболочку Hyper-V с помощью следующей команды: dism /image: /Enable-Feature /FeatureName:Microsoft-Hyper-V-Hypervisor /all

- Добавьте режим изолированного пользователя с помощью следующей команды: dism /image: /Enable-Feature /FeatureName:IsolatedUserMode

Вы также можете добавить эти возможности в оперативный образ с помощью системы DISM или Configuration Manager.

Включение безопасности на основе виртуализации и Credential Guard в Защитнике Windows

- Откройте редактор реестра.

- Включите средство обеспечения безопасности на основе виртуализации.

- Откройте раздел реестра HKEY_LOCAL_MACHINESystemCurrentControlSetControlDeviceGuard.

- Добавьте новый параметр типа DWORD с именем EnableVirtualizationBasedSecurity. Для включения средства обеспечения безопасности на основе виртуализации установите для этого параметра реестра значение 1, а для отключения — значение 0.

- Добавьте новый параметр типа DWORD с именем RequirePlatformSecurityFeatures. Задайте для этого параметра реестра значение1, чтобы использовать только режим Безопасная загрузка, или значение3, чтобы использовать режим Безопасная загрузка и защита DMA.

- Включение Credential Guard в Защитнике Windows:

- Откройте раздел реестра HKEY_LOCAL_MACHINESystemCurrentControlSetControlLSA.

- Добавьте новый параметр типа DWORD с именем LsaCfgFlags. Присвойте этому параметру значение1, чтобы включить Credential Guard в Защитнике Windows с блокировкой UEFI, значение2, чтобы включить Credential Guard в Защитнике Windows без блокировки, или значение0, чтобы отключить этот компонент.

- Закройте редактор реестра.

Вы можете включить Credential Guard в Защитнике Windows, настроив записи реестра в параметре автоматической установки FirstLogonCommands.

Включение Credential Guard в Защитнике Windows с помощью средства проверки готовности оборудования к Device Guard в Защитнике Windows и Credential Guard в Защитнике Windows

При запуске средства проверки готовности оборудования для Windows Defender и Windows Defender Guard в операционной системе, отличной от английской, в сценарии $OSArch = $(gwmi win32_operatingsystem).OSArchitecture $OSArch = $((gwmi win32_operatingsystem).OSArchitecture).tolower() вместо этого используйте команду «Изменить», чтобы инструмент работал. Это известная проблема.

Оценка работы Credential Guard в Защитнике Windows

Запущен ли Credential Guard в Защитнике Windows?

Чтобы убедиться, что Credential Guard в Защитнике Windows работает на компьютере, вы можете использовать программу «Сведения о системе».

- Нажмите кнопку Пуск, введите msinfo32.exe, а затем щелкните Сведения о системе.

- Выберите Сводные сведения о системе.

Убедитесь, что строка Credential Guard отображается рядом с пунктом Службы обеспечения безопасности Hyper-V на основе виртуализации настраиваются.

При запуске средства проверки готовности оборудования для Windows Defender и Windows Defender Guard в операционной системе, отличной от английской, в сценарии *$OSArch = $(gwmi win32_operatingsystem).OSArchitecture $OSAch = $((gwmi win32_operatingsystem).OSArchitecture).tolower() вместо этого используйте команду «Изменить», чтобы инструмент работал. Это известная проблема.

На клиентских компьютерах под управлением Windows 10 1703 LsaIso.exe включается каждый раз, когда средство обеспечения безопасности на основе виртуализации включается для других функций.

Мы рекомендуем включать Credential Guard в Защитнике Windows до присоединения устройства к домену. Если Credential Guard в Защитнике Windows был включен после присоединения устройства к домену, может оказаться, что секреты пользователя и устройства уже скомпрометированы. Другими словами, включение Credential Guard не поможет защитить устройство или удостоверение, которое уже уязвимо, именно поэтому мы рекомендуем включить Credential Guard как можно раньше.

Следует регулярно проводить проверку компьютеров с включенным Credential Guard в Защитнике Windows. Это можно сделать с помощью политик аудита безопасности или запросов WMI. Ниже представлен список кодов событий WinInit, которые следует искать.

- Код события 13. Credential Guard в Защитнике Windows (LsaIso.exe) запущен и защищает учетные данные LSA.

- Код события 14. Конфигурация Credential Guard в Защитнике Windows (LsaIso.exe): 0x1, 0

- Первая переменная: 0x1 означает, что Credential Guard в Защитнике Windows настроен для запуска. 0x0 означает, что средство не настроено для запуска.

- Вторая переменная: 0 означает, что Credential Guard настроен для работы в режиме защиты. 1 означает, что Credential Guard для работы в тестовом режиме. Эта переменная должна всегда иметь значение 0.

Отключение Credential Guard в Защитнике Windows

Чтобы отключить защиту учетных данных защитника Windows, вы можете использовать следующий набор процедур или средство проверки готовности оборудования для Device Guard и Credential Guard. Если защита учетных данных была включена с блокировкой UEFI, необходимо выполнить описанную ниже процедуру, так как параметры сохраняются в переменных EFI (микропрограмм), и для них требуется физическое присутствие на компьютере для нажатия функциональной клавиши для подтверждения изменения. Если защита учетных данных включена без блокировки UEFI, вы можете отключить ее с помощью групповой политики.

- Если вы использовали групповую политику, отключите параметр групповой политики, с помощью которого вы включали Credential Guard в Защитнике Windows (Конфигурация компьютера ->Административные шаблоны ->Система ->Device Guard ->Включить средство обеспечения безопасности на основе виртуализации).

- Удалите указанные ниже параметры реестра.

- HKEY_LOCAL_MACHINESystemCurrentControlSetControlLSALsaCfgFlags

- HKEY _LOCAL _MACHINE СофтвареполиЦиесмикрософтвиндовсдевицегуардлсакфгфлагс

Если вы также хотите отключить безопасность на основе виртуализации, удалите следующие параметры реестра:

- HKEY_LOCAL_MACHINESoftwarePoliciesMicrosoftWindowsDeviceGuardEnableVirtualizationBasedSecurity

- HKEY_LOCAL_MACHINESoftwarePoliciesMicrosoftWindowsDeviceGuardRequirePlatformSecurityFeatures > [!IMPORTANT] > Если вы удаляете эти параметры реестра вручную, убедитесь, что вы удалили их все. Если вы не удалите какие-либо из этих параметров, устройство может перейти в режим восстановления BitLocker.

Удалите переменные EFI Credential Guard в Защитнике Windows с помощью bcdedit. В командной строке с повышенными привилегиями введите следующие команды:

Компьютер должен иметь однократный доступ к контроллеру домена для расшифровки содержимого, например файлов, которые были зашифрованы с помощью EFS. Если вы хотите отключить учетные данные Windows Defender Guard и безопасность на основе виртуализации, выполните следующие команды BCDedit после отключения групповой политики безопасности на основе виртуализации и параметров реестра.

В настоящее время защита учетных данных и Device Guard не поддерживается при использовании виртуальных машин Azure IaaS. Эти параметры будут доступны для будущих Gen 2 ВМ.

Дополнительные сведения о системе безопасности на основе виртуализации и Device Guard в Защитнике Windows см. в руководстве по развертыванию Device Guard в Защитнике Windows.

Отключение Credential Guard в Защитнике Windows с помощью средства проверки готовности оборудования к Device Guard в Защитнике Windows и Credential Guard в Защитнике Windows

При запуске средства проверки готовности оборудования для Windows Defender и Windows Defender Guard в операционной системе, отличной от английской, в сценарии *$OSArch = $(gwmi win32_operatingsystem).OSArchitecture $OSArch = $((gwmi win32_operatingsystem).OSArchitecture).tolower() вместо этого используйте команду «Изменить», чтобы инструмент работал. Это известная проблема.

Отключение Credential Guard в Защитнике Windows для виртуальной машины

На узле вы можете отключить Credential Guard в Защитнике Windows для виртуальной машины:

Очередь просмотра

Очередь

- Удалить все

- Отключить

Хотите сохраните это видео?

- Пожаловаться

Пожаловаться на видео?

Выполните вход, чтобы сообщить о неприемлемом контенте.

Понравилось?

Не понравилось?

Текст видео

Решаем проблему. Открыть командную строку «WIN + R» и ввести команду «gpedit.msc», нажать «ОК».

В открывшемся окне перейти в раздел «Политика Локальный компьютер — Конфигурация компьютера — Административные шаблоны — Система — Device Guard».

Здесь дважды кликаем по пункту «Включить средство обеспечения безопасности на основе виртуализации».

В открывшемся окне выбираем пункт «Отключено» и нажимаем «ОК».

Далее перейти в «Панель управления — Программы и компоненты — Включение или отключение компонентов Windows» и отключаем Hyper-V и нажимаем «ОК».

Компьютер предложит перезагрузиться — отказываемся (перезагрузимся позже).

Запускаем командную строку от имени администратора(cmd).

В командной строке выполняем подряд несколько команд:

bcdedit /create <0cb3b571-2f2e-4343-a879-d86a476d7215>/d «DebugTool» /application osloader

bcdedit /set bootsequence

bcdedit /set <0cb3b571-2f2e-4343-a879-d86a476d7215>loadoptions DISABLE-LSA-ISO,DISABLE-VBS

Как исправить ошибку VMware Workstation and Device/Credential Guard are not compatible при включении виртуальной машины.

VMware Workstation – программа виртуализации одной или нескольких операционных систем на персональном компьютере. Обычно её используют для тестирования различного софта и дистрибутивов. Но многие пользователи столкнулись с проблемой — vmware workstation ошибка при включении виртуальной машины:

VMware Workstation and Device/Credential Guard are not compatible. VMware Workstation can be run after disabling Device/Credential Guard.

Начиная с версии VMware Workstation 12.5 на Windows 10 не запускается виртуальная машина. Всё из-за защиты учётных записей, и для того чтобы виртуалка работала корректно, нужно отключить этот самый защитник.

Исправляем ошибку VMware Workstation.

Для начала нужно открыть командную строку комбинацией клавиш «WIN+R» и ввести команду «gpedit.msc» и подтвердить действие, кликнув на «ОК» или нажать «Enter» на клавиатуре.

Откроется Редактор групповой политики, ищем раздел «Политика Локальный компьютер», далее переходим в «Конфигурация компьютера», потом «Административные шаблоны», дальше «Система», и справа ищем папку «Device Guard».

В ней находятся два элемента, выбираем и открываем «Включить средство обеспечения безопасности на основе виртуализации».

В открывшемся окне слева будет три пункта (так называемые «радиобаттон»), нужно будет переключить на «Отключено» и кликнуть на «ОK».

Следующий шаг, заходим в «Панель управления» — «Программы и компоненты» — «Включение или отключение компонентов Windows», снимаем галочку с «Hyper-V», нажимаем «ОК» и не перезагружаем компьютер.

Далее нужно замустить командную строку «CMD» от имени администратора и выполнить несколько команд:

- bcdedit /create <0cb3b571-2f2e-4343-a879-d86a476d7215>/d «DebugTool» /application osloader

- bcdedit /set <0cb3b571-2f2e-4343-a879-d86a476d7215>path «EFIMicrosoftBootSecConfig.efi»

- bcdedit /set bootsequence

- bcdedit /set <0cb3b571-2f2e-4343-a879-d86a476d7215>loadoptions DISABLE-LSA-ISO,DISABLE-VBS

- bcdedit /set hypervisorlaunchtype off

Теперь можно перезагрузить ПК и запустить виртуальную машину, всё должно заработать и никакой ошибки не должно всплывать.

Теперь вы знаете как исправить ошибку VMware Workstation and Device/Credential Guard are not compatible, если статья вам помогла, вступайте в наш паблик ВК, где можно найти полезную и интересную информацию.

Обязательно подпишитесь на наш Телеграм-канал @hightechreview

Встроенная в Windows возможность удаленного подключения, конечно, не так продвинута, как тот же UltraVNC, но чем она удобна, так это как раз встроенностью.

При совершении подключения к удаленному компьютеру есть возможность сохранить пароль от своей учетной записи. Это удобно при частых подключениях и если Вы уверены, что это никак не скажется на безопасности. Однако не исключено, что Вы встретите и вот такое сообщение: Системный администратор запретил использовать сохраненные учетные данные для входа в систему удаленного компьютера, так как его подлинность проверена не полностью. Исправим это досадное недоразумение.

Причина ошибки кроется в том, что по умолчанию сохранение учетных данных запрещено локальной групповой политикой. Для редактирования данной политики нажимаем Пуск → Выполнить и вводим gpedit.msc. Откроется редактор локальных групповых политик.

Нам нужно перейти в ветку Конфигурация компьютера → Административные шаблоны → Система → Передача учетных данных и найти пункт Разрешить делегирование сохраненных учетных данных с проверкой подлинности сервера «только NTLM».

Зайдя в политику, поставьте переключатель в положение Включить и нажмите кнопку Показать возле Добавить серверы в список.

В открывшемся окне надо вручную добавить компьютеры, к которым Вы хотите подключаться с сохранением пароля. Синтаксис имеет следующий вид:

TERMSRV/[имя или адрес удаленного компьютера] — сохраняет учетные данные при подключении к конкретному компьютеру;

TERMSRV/*.domain.com — сохраняет учетные данные при подключении к компьютерам в домене domain.com;

TERMSRV/* — сохраняет учетных данные при любом подключении.

TERMSRV в данном случае должно быть написано именно заглавными буквами. После сохранения внесенных изменений можно форсировать применение новой политики командой gpupdate /force. После этого система начнет запоминать Ваши учетные данные при RDP-подключении.

↑

У всех системных администраторов есть одна очень серьезная проблема – защита учетных данных через подключение к удаленному рабочему столу. Это связано с тем, что вредоносные программы могут проникать на любой другой компьютер через соединение с настольным компьютером и представлять потенциальную угрозу вашим данным. Вот почему ОС Windows высвечивает предупреждение «Убедитесь, что вы доверяете этому ПК, подключение к ненадежному компьютеру может нанести вред вашему ПК» при попытке подключения к удаленному рабочему столу. В этом посте мы увидим, как функция Remote Credential Guard , представленная в Windows 10 v1607 , может помочь защитить учетные данные удаленного рабочего стола в Windows 10 Enterprise. и Windows Server 2016 .

Содержание

- Удаленная проверка учетных данных в Windows 10

- Включить удаленную проверку учетных данных через реестр

- Включите Remote Credential Guard с помощью групповой политики

Удаленная проверка учетных данных в Windows 10

Эта функция предназначена для устранения угроз, прежде чем она перерастет в серьезную ситуацию. Он помогает защитить ваши учетные данные через подключение к удаленному рабочему столу, перенаправляя запросы Kerberos обратно на устройство, которое запрашивает подключение. Он также предоставляет возможности единой регистрации для сеансов удаленного рабочего стола.

В случае какого-либо несчастья, когда целевое устройство скомпрометировано, учетные данные пользователя не раскрываются, поскольку как целевые, так и производные учетные данные никогда не отправляются на целевое устройство.

Способ работы Remote Credential Guard очень похож на защиту, предлагаемую Credential Guard на локальном компьютере, за исключением того, что Credential Guard также защищает сохраненные учетные данные домена через диспетчер учетных данных.

Человек может использовать Remote Credential Guard следующими способами:

- Поскольку учетные данные администратора являются привилегированными, они должны быть защищены. Используя Remote Credential Guard, вы можете быть уверены, что ваши учетные данные защищены, поскольку они не позволяют учетным данным проходить по сети на целевое устройство.

- Сотрудники службы поддержки в вашей организации должны подключаться к присоединенным к домену устройствам, которые могут быть скомпрометированы. Благодаря Remote Credential Guard сотрудник службы поддержки может использовать RDP для подключения к целевому устройству, не подвергая риску свои учетные данные для вредоносных программ.

Требования к аппаратному и программному обеспечению

Чтобы обеспечить бесперебойную работу Remote Credential Guard, убедитесь, что выполнены следующие требования клиента и сервера Remote Desktop.

- Клиент и сервер удаленного рабочего стола должны быть присоединены к домену Active Directory

- Оба устройства должны быть либо присоединены к одному домену, либо сервер удаленного рабочего стола должен быть присоединен к домену с доверительными отношениями к домену клиентского устройства.

- Аутентификация Kerberos должна быть включена.

- Клиент удаленного рабочего стола должен работать не ниже Windows 10 версии 1607 или Windows Server 2016.

- Приложение Remote Desktop Universal Windows Platform не поддерживает Remote Credential Guard, поэтому используйте классическое приложение Windows Remote Desktop.

Включить удаленную проверку учетных данных через реестр

Чтобы включить Remote Credential Guard на целевом устройстве, откройте редактор реестра и перейдите к следующему ключу:

HKEY_LOCAL_MACHINE System CurrentControlSet Control LSA

Добавьте новое значение DWORD с именем DisableRestrictedAdmin . Установите значение этого параметра реестра в 0 , чтобы включить Remote Credential Guard.

Закройте редактор реестра.

Вы можете включить Remote Credential Guard, выполнив следующую команду с повышенным уровнем CMD:

reg add HKLM SYSTEM CurrentControlSet Control Lsa/v DisableRestrictedAdmin/d 0/t REG_DWORD

Включите Remote Credential Guard с помощью групповой политики

Можно использовать Remote Credential Guard на клиентском устройстве, установив групповую политику или используя параметр с подключением к удаленному рабочему столу.

В консоли управления групповой политикой выберите Конфигурация компьютера> Административные шаблоны> Система> Делегирование полномочий .

Теперь дважды щелкните Ограничить делегирование учетных данных удаленным серверам , чтобы открыть его окно «Свойства».

Теперь в поле Использовать следующий ограниченный режим выберите Требуется удаленная защита учетных данных. Другой параметр Режим ограниченного администрирования также присутствует. Его значение в том, что, когда Remote Credential Guard не может быть использован, он будет использовать режим Restricted Admin.

В любом случае, ни Remote Credential Guard, ни режим Restricted Admin не будут отправлять учетные данные в виде открытого текста на сервер удаленного рабочего стола.

Разрешить удаленную проверку учетных данных, выбрав параметр Предпочитать удаленную проверку учетных данных .

Нажмите кнопку ОК и выйдите из консоли управления групповой политикой.

Теперь из командной строки запустите gpupdate.exe/force , чтобы убедиться, что объект групповой политики применяется.

Используйте Remote Credential Guard с параметром для подключения к удаленному рабочему столу

Если вы не используете групповую политику в своей организации, вы можете добавить параметр remoteGuard при запуске подключения к удаленному рабочему столу, чтобы включить Remote Credential Guard для этого подключения.

mstsc.exe/remoteGuard

Что нужно учитывать при использовании Remote Credential Guard

- Remote Credential Guard нельзя использовать для подключения к устройству, подключенному к Azure Active Directory.

- Remote Desktop Credential Guard работает только с протоколом RDP.

- Remote Credential Guard не включает в себя претензии устройства. Например, если вы пытаетесь получить доступ к файловому серверу с удаленного компьютера, а файловый сервер требует утверждения устройства, в доступе будет отказано.

- Сервер и клиент должны пройти аутентификацию с использованием Kerberos.

- Домены должны иметь доверительные отношения, либо клиент и сервер должны быть присоединены к одному домену.

- Шлюз удаленного рабочего стола не совместим с Remote Credential Guard.

- Учетные данные не передаются на целевое устройство. Однако целевое устройство по-прежнему получает билеты службы Kerberos самостоятельно.

- Наконец, вы должны использовать учетные данные пользователя, который вошел в устройство. Использование сохраненных учетных данных или учетных данных, отличных от ваших, запрещено.

Вы можете прочитать больше об этом в Technet.

Администратор запретил использовать сохраненные учетные данные так как его подлинность проверена не полностью — нельзя сохранить пароль

Раздел: Windows

Написано: 25.08.2022

Автор: Antonio

При подключении с компьютера, который введен в домен, возникла проблема — Не сохраняется пароль для RDP подключения.

Это очень не удобно, особенно, когда пароль длинный и привыкаешь к легкости и скорости подключения к нужному компьютеру.

При подключении выскакивает предупреждение: «Администратор запретил использовать сохраненные учетные данные так как его подлинность проверена не полностью»

Это решается довольно просто, однако есть несколько нюансов, о которых стоит знать, чтобы не тратить время!

Решение: разрешить сохранять пароль для подключения к RDP

1. На компьютере, который подключается по RDP нужно активировать опцию Групповой политики.

Запускаем редактор Групповой политики gpedit.msc (нужны права Администратора).

В группе Конфигурация компьютера — Административные шаблоны — Система — Передача учетных данных — Разрешить передачу сохраненных учетных данных с проверкой подлинности сервера «только NTLM»

В появившемся окне нажимаем Включен и Показать.

Добавляем имя удаленного компьютера следующем формате: TERMSRV/имя_компьютера, в моем случае имя_компьютера = * (все компьютеры) и применяем настройку.

2. Необходимо применить изменения групповой политики.

Можно просто перезагрузиться, а можно выполнить команду gpupdate /force с правами Администратора.

Нюансы:

1. Групповая политика добавляется на компьютере с которого подключаются!

2. Важно направление косой в TERMSRV/*, в некоторых примерах косая в обратную сторону, так не работает.

3. Нужно чтобы обновление политики gpupdate /force проходило нормально, если будут ошибки, то работать не будет.

В моем случае ноутбук через ВПН не имел доступа к контроллерам домена и изменения в политике не срабатывали, пока ноутбуку не дали нормальный доступ и он провел синхронизацию групповых политик с доменом.

После этих изменений можно пробовать. Пароль к подключению RDP должен сохраниться и больше не запрашиваться.

В открывшемся окне выберите “Учетные данные Windows”. Найдите и удалите все сохраненные RDP пароли (начинаются с TERMSRV/…).

В открывшемся окне выберите “Учетные данные Windows”. Найдите и удалите все сохраненные RDP пароли (начинаются с TERMSRV/…).