Обновлено 04.02.2015

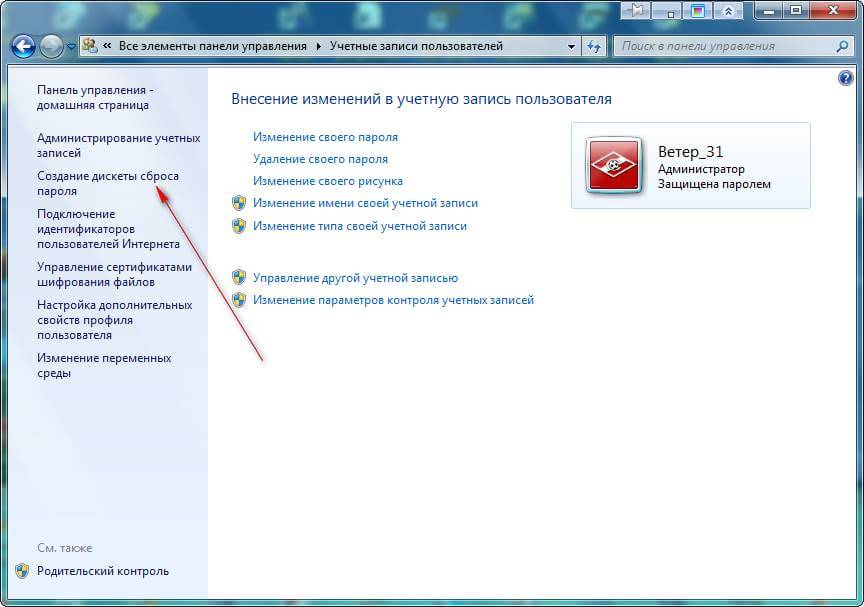

В ситуации с забытым или потерянным паролем может, как ни странно, оказаться любой пользователь. Если Вы являетесь единственным администратором компьютера и нет другой учётной записи через которую можно поменять пароль, то лучшим выходом в такой ситуации будет создание диска (флешки) для сброса пароля. Для этого воспользуемся специальным мастером. Для вызова мастера идём в панель управления. Пуск — Панель управления — Учётные записи — в левой панели выбираем ссылку «Создание дискеты сброса паролей».

Как создать дискету сброса забытого пароля Администратора-01

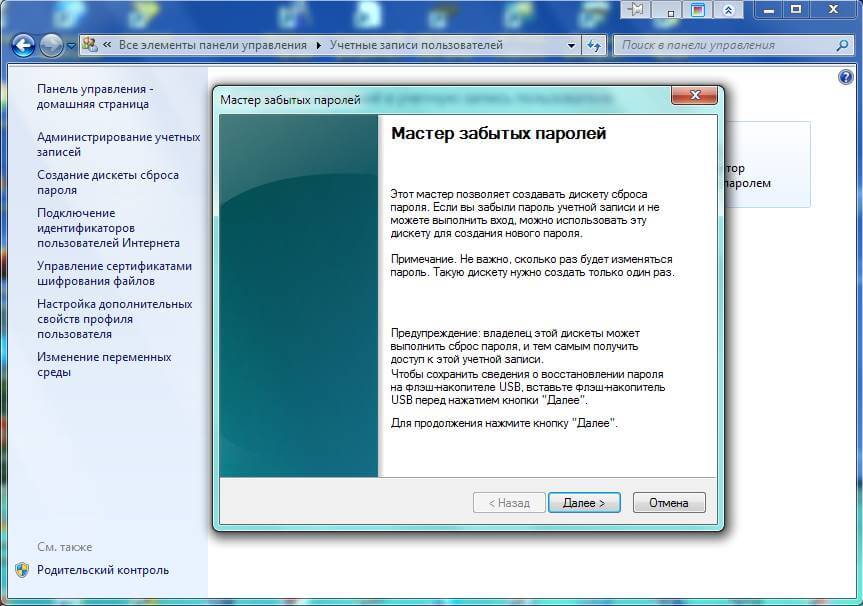

Для создания дискеты сброса паролей можно использовать обычную флешку, мастер автоматически выберет нужный диск.

Как создать дискету сброса забытого пароля Администратора-02

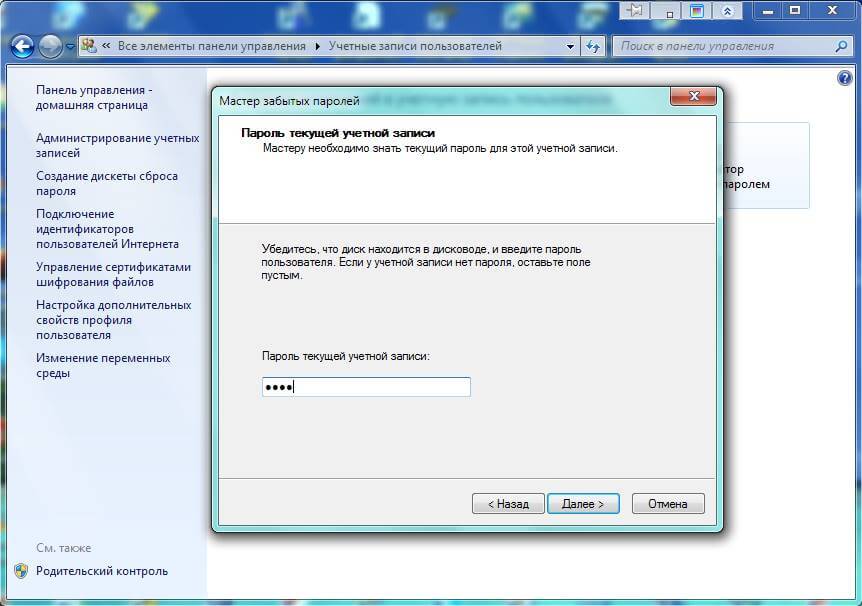

Как создать дискету сброса забытого пароля Администратора-03

В следующем окне необходимо ввести текущий пароль учётной записи (пароль администратора).Нажимаем далее и мастер запишет специальный зашифрованный файл userkey.psw

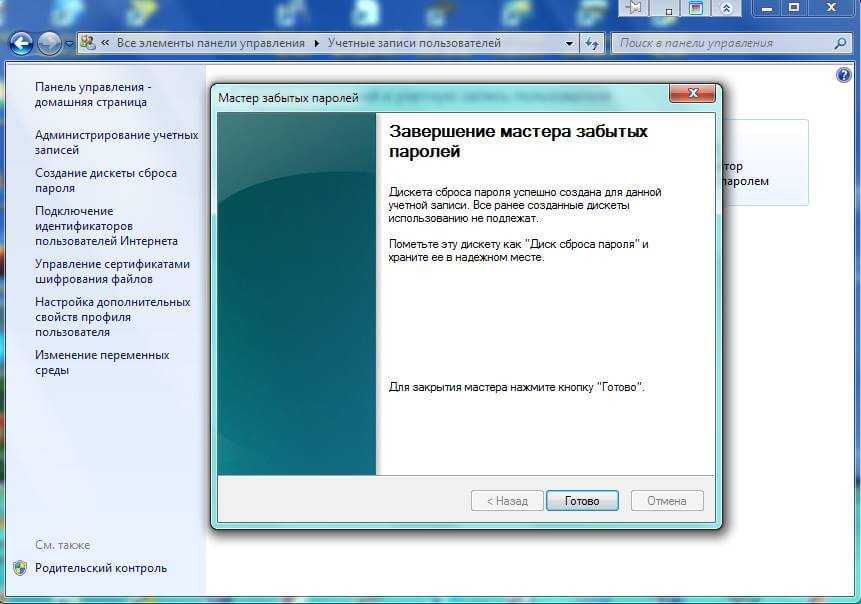

Как создать дискету сброса забытого пароля Администратора-04

Как создать дискету сброса забытого пароля Администратора-05

Как воспользоваться диском в случае, если пароль утерян

- Войдите в систему с любым паролем, система сообщит что пароль неверный

- Нажимаем «OK» и возвращаемся к окну ввода пароля, где должна появится ссылка «Восстановить пароль».

- Для запуска мастера вставте флешку с файлом userkey.psw

- Мастер откроет окно для ввода нового пароля.

Для быстрого доступа к мастеру можно использовать диалоговое окно «Выполнить». Открыть его можно с помощью клавиш Win + R и ввести команду RUNDLL32.exe keymgr.dll,PRShowSaveWizardExW

Фев 4, 2015 02:26

Прочитано:

40 140

Данную заметку должен иметь каждый уважающий себя системный администратор, как приходящий в организацию, где всё уже настроено, но пароли не оставлены.

Сейчас я покажу пошагово, как сбросить пароль локального Администратора на сервере под управлением Windows Server 2008 R2.

Имеем систему под управлением – Windows Server 2008 R2 Standard SP1 English.

Задача: сбросить пароль на локальную учётную запись Administrator (Администратора)

Бывало, что к Вам переходила система, а доступ к ней отсутствовал. Под локальным администратором пароль не известен.

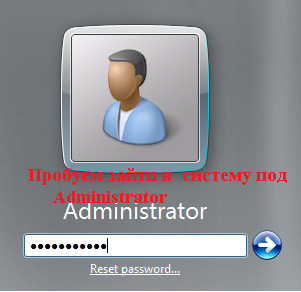

Окно входа:

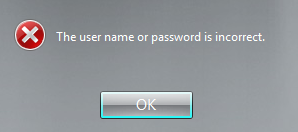

И не всеми любимый отказ зайти:

Для решения поставленной задачи проделаем ниже следующие действия.

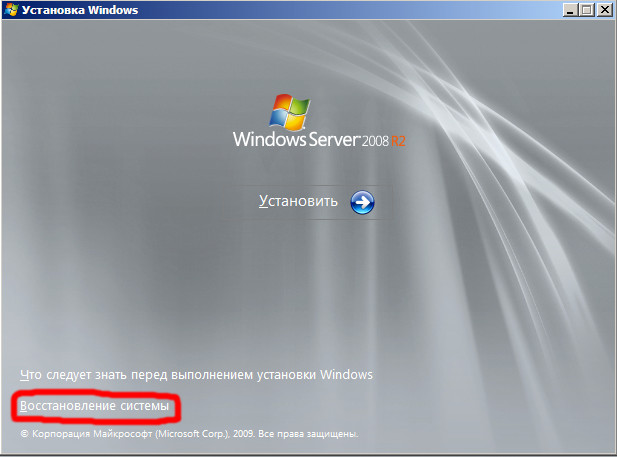

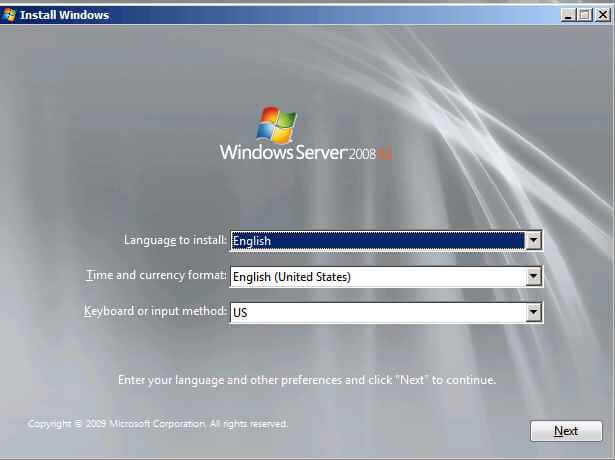

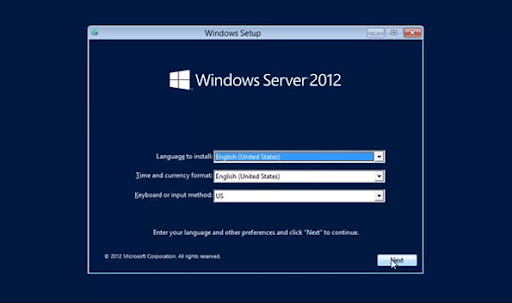

Загружаемся с установочного диска:

(Вставить установочный диск и выставить в BIOS первым загружаться, с CD)

В окне выбора меню инсталляции и раскладки клавиатуры оставляем всё как есть, то есть English, нажимаем Next.

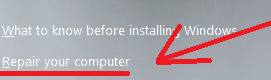

Теперь в левом углу выбираем пункт “Repair your computer”:

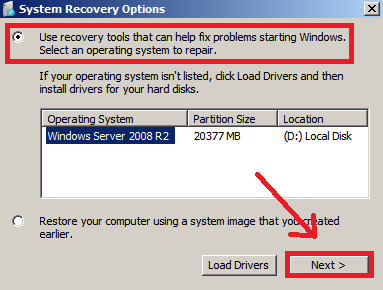

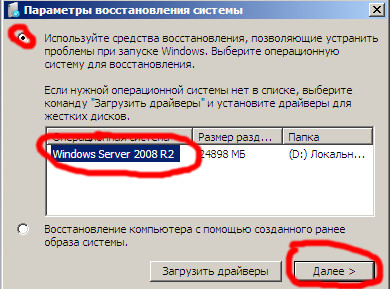

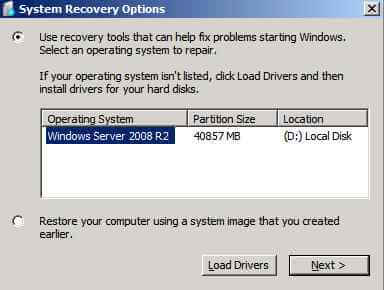

В появившемся окне “System Recovery Options” выбираем пункт по дефолту “Use recovery tools”, продолжаем, выбрав “Next”.

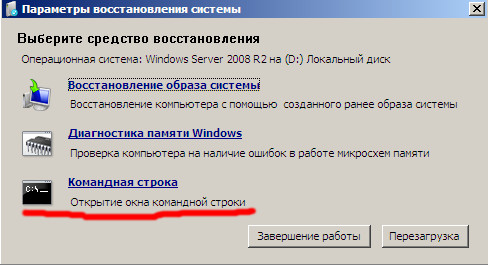

Далее выбираем инструмент, который будет использоваться для восстановления – это Command Prompt (Командная строка – cmd.exe):

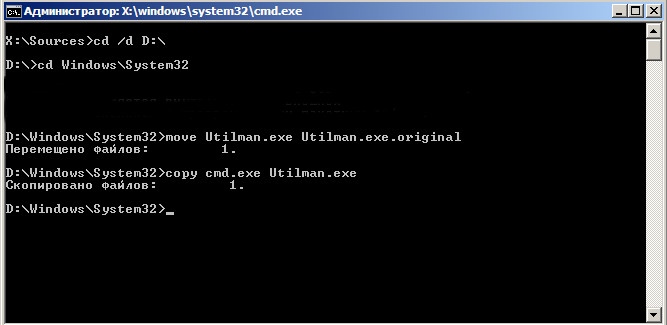

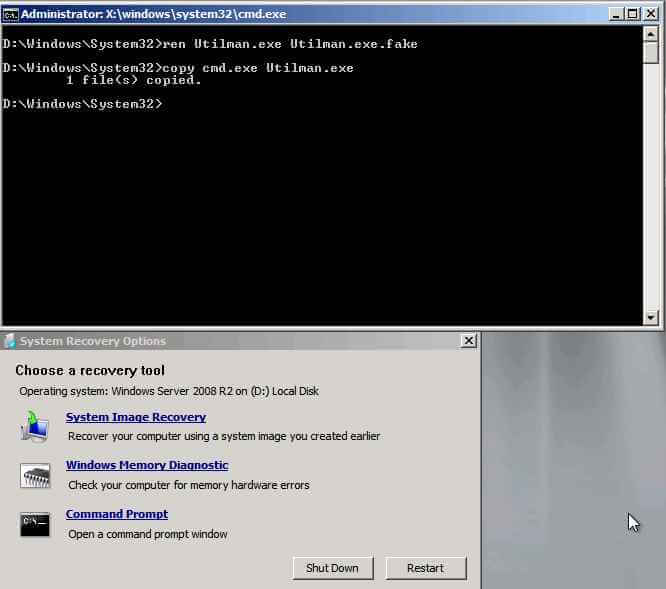

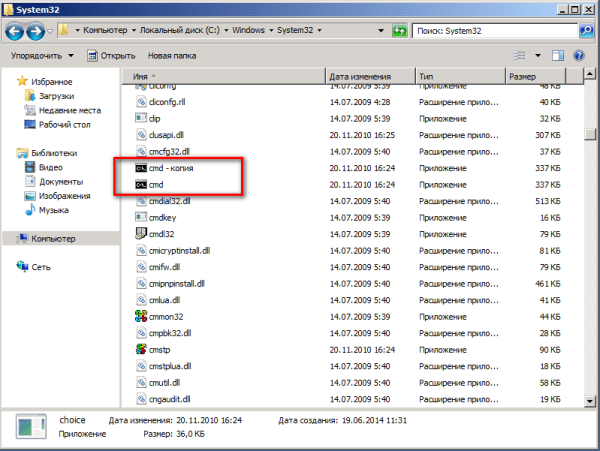

В открывшимся окне командной строки проделываем следующие манипуляции:

X:Sources>cd /d d:

D:cd Windows

D:Windowscd System32

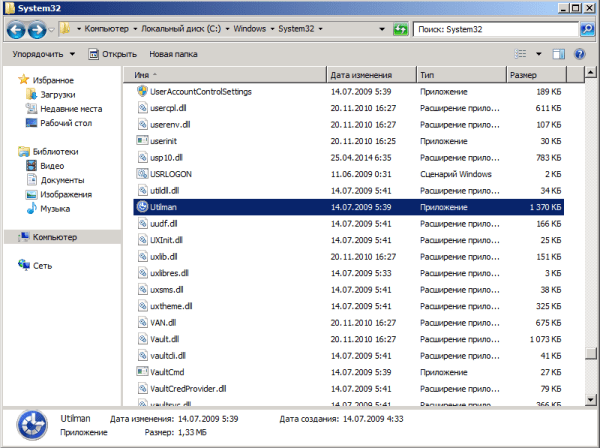

D:WindowsSystem32move Utilman.exe Utilman.exe.backup

D:WindowsSystem32copy cmd.exe utilman.exe

Для справки, исполняемый файл utilman.exe – это Центр специальных возможностей.

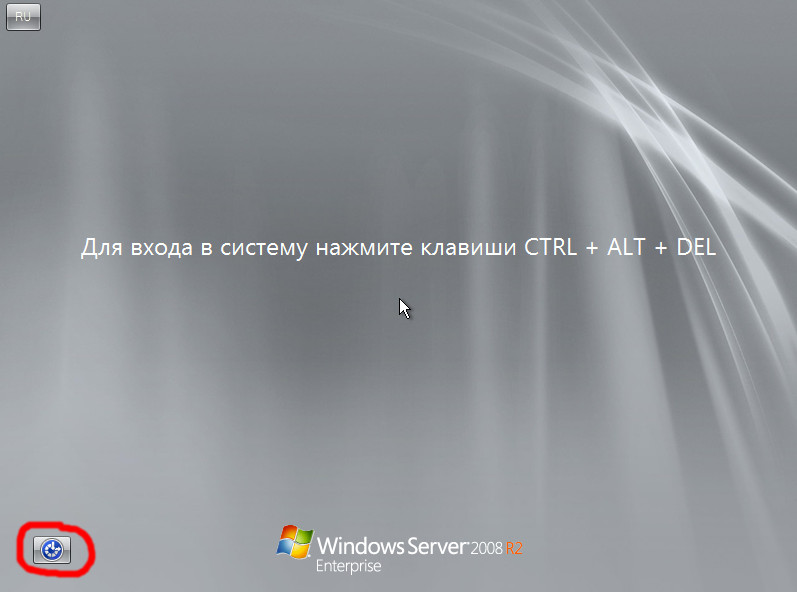

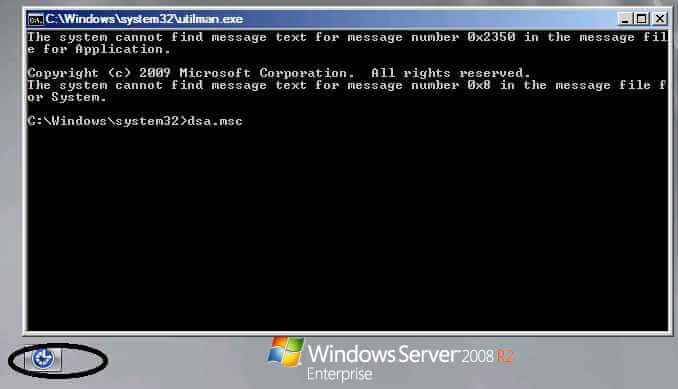

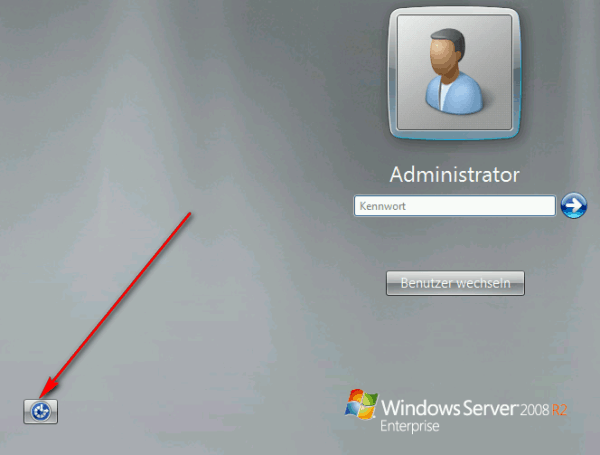

Перезагружаем систему доходим до того момента где нужно ввести учётную записи и пароль на вход в систему, но пока этого делать не нужно. Обратим внимание на левый нижний угол:

Выбираем “Ease of access”, щелкаем по нему левой кнопкой мыши:

См. скриншот.

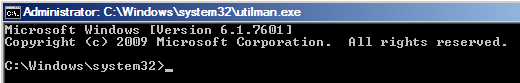

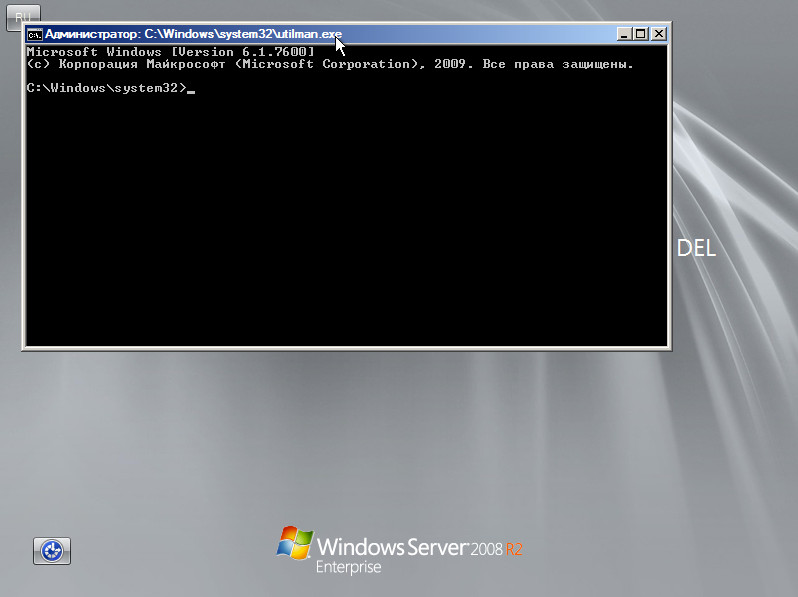

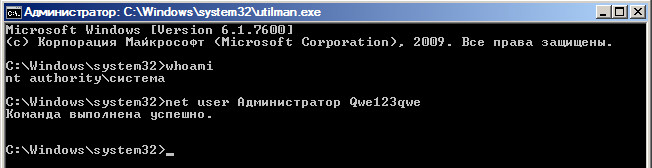

Запуститься окно командной строки:

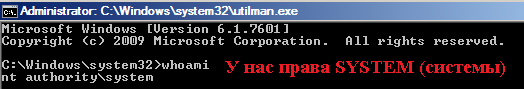

Теперь у нас доступ к системе с правами NT AuthoritySYSTEM:

Whoami

Теперь меняем пароль на локальную учётную запись Администратора:

Net user Administrator Aa1234567 (теперь пароль на локальную учётную запись Administrator будет указанный нами, к примеру Aa1234567):

И возвращаем utilman.exeобратно, в текущей запущенной командной строке сделать это невозможно. Следует проделать точно такие же шаги как мы делали выше.

В окне командной строке вводим:

X:Sources>cd /d d:WindowsSystem32

D:WindowsSystem32copy utilman.exe.backup utilman.exe

Overwrite utilman.exe? (Yes/No/All): y

1 file(s) copied.

Снова перезагружаем систему и заходим уже под изменённым паролем для учётной записи Администратора. Данная заметка палочка выручалочка самому себе и разъяснение другим, как решить поставленную задачу.

Прочитано:

40 129

Данную заметку должен иметь каждый уважающий себя системный администратор, как приходящий в организацию, где всё уже настроено, но пароли не оставлены.

Сейчас я покажу пошагово, как сбросить пароль локального Администратора на сервере под управлением Windows Server 2008 R2.

Имеем систему под управлением – Windows Server 2008 R2 Standard SP1 English.

Задача: сбросить пароль на локальную учётную запись Administrator (Администратора)

Бывало, что к Вам переходила система, а доступ к ней отсутствовал. Под локальным администратором пароль не известен.

Окно входа:

И не всеми любимый отказ зайти:

Для решения поставленной задачи проделаем ниже следующие действия.

Загружаемся с установочного диска:

(Вставить установочный диск и выставить в BIOS первым загружаться, с CD)

В окне выбора меню инсталляции и раскладки клавиатуры оставляем всё как есть, то есть English, нажимаем Next.

Теперь в левом углу выбираем пункт “Repair your computer”:

В появившемся окне “System Recovery Options” выбираем пункт по дефолту “Use recovery tools”, продолжаем, выбрав “Next”.

Далее выбираем инструмент, который будет использоваться для восстановления – это Command Prompt (Командная строка – cmd.exe):

В открывшимся окне командной строки проделываем следующие манипуляции:

X:Sources>cd /d d:

D:cd Windows

D:Windowscd System32

D:WindowsSystem32move Utilman.exe Utilman.exe.backup

D:WindowsSystem32copy cmd.exe utilman.exe

Для справки, исполняемый файл utilman.exe – это Центр специальных возможностей.

Перезагружаем систему доходим до того момента где нужно ввести учётную записи и пароль на вход в систему, но пока этого делать не нужно. Обратим внимание на левый нижний угол:

Выбираем “Ease of access”, щелкаем по нему левой кнопкой мыши:

См. скриншот.

Запуститься окно командной строки:

Теперь у нас доступ к системе с правами NT AuthoritySYSTEM:

Whoami

Теперь меняем пароль на локальную учётную запись Администратора:

Net user Administrator Aa1234567 (теперь пароль на локальную учётную запись Administrator будет указанный нами, к примеру Aa1234567):

И возвращаем utilman.exeобратно, в текущей запущенной командной строке сделать это невозможно. Следует проделать точно такие же шаги как мы делали выше.

В окне командной строке вводим:

X:Sources>cd /d d:WindowsSystem32

D:WindowsSystem32copy utilman.exe.backup utilman.exe

Overwrite utilman.exe? (Yes/No/All): y

1 file(s) copied.

Снова перезагружаем систему и заходим уже под изменённым паролем для учётной записи Администратора. Данная заметка палочка выручалочка самому себе и разъяснение другим, как решить поставленную задачу.

Была как то у меня на обслуживании не большая организация, внедрял я там Windows Server 2008 R2, поднял терминальный сервер.

Притеры, пользователи, пароли, все как обычно. Ну, пароль Администратора у меня остался. Через некоторое время,

по не понятным причинам, они взяли системного администратора на полную ставку. Ну причины мне не особо интересны.

Сдал я сервер мальчику заочнику-первокурснику, и спокойненько ушел. Первая мысль была примерно такая: «Ломать тут нечего, сервер терминаловбудет крутить, надет все в интернете, почтовый вряд ли тронет.»

Ну и ушел с почти спокойной душой. Прошло пол года, звонят, у нас вот так и так что то не так. (Ну как всегда у пользователей. «У нас что то не так, а что сказать не можем, приходите»). Спросил про мальчика админа, сказали уволили нафиг. Ну думаю бывает.

Собираюсь, приезжаю. Мальчик смог поломать сервер терминалов, самуWindows Server 2008 R2 тоже потрепал не плохо (Контроллер домена на 15 пользователей? Нафига вот? Да еще и не поднятый. Как он вообще эту роль НеДоподнял, не понимаю. ), почтовый сервер, и понаставить кучу нелицензионного ПО на клиентские места. (Ну фиг с ней с лицензией, а вот, то что это ПО просто бесполезное…)

Пробую залогинится на остатках сервера, пароль не принимает. Сменил. Ну оно и понятно. Звоню, диктует, не подходит (Мальчик как то ехидно посмивается.). Ну думаю фиг с тобой. Попробовал сбросить пароль способом уже ранееописанным тут.

Сбросил, зашел, требует перезагрузку. Перезагрузжаюсь, пароль не верный. Приехали. Пытаюсь снова сбросить, не сбрасывает. Типа пароль пустой и бла бла бла. Сегодня опишу еще один способ сброса пароля на Windows Server 2008 R2.

В отличии от предыдущей статьи, никакого стороннего ПО использовать не будем. Все что потребуется, пара рук, внимательность при прочтении этой статьи, и установочный диск от Windows Server 2008 R2. (к слову сказать, я всегда такой с собой тоскаю. Вообще в моей аптечке много всего, мало ли что )

Итак, вставляем диск в привод и грузимся с него.

С лева, в низу, будет «Ссылка» под названием «Восстановление системы» (англ. «Repair your computer«), вот ее и жмем.

Все параметры оставляем по умолчанию, и ничего не меняем. Жмем «Далее»

Выбираем как средство восстановления «Командная строка»

Далее все достаточно просто. Вводим несколько не замысловатых команд:

1 2 3 |

cd /d D: cd WindowsSystem32 move Utilman.exe Utilman.exe.original |

Получим ответ: Перемещено файлов: 1

Вводим:

1 |

copy cmd.exe Utilman.exe |

Получи ответ: Скопировано файлов: 1

Этими командами, мы подменили программу запуска «Специальных возможностей«, командной строкой. Вся соль в том, что на экране входа, «Специальные возможности» запускаются от имени системы. Вот это и будем использовать.

Теперь перезагружаем систему, до экрана входа. Да, того экрана который говорит что пароль не верный.

И жмем на кнопку «Специальные возможности«, после чего будет запущена командная строка.

Можете выполнить команду whoami, что бы удостоверится что на данный момент командная оболочка выполняется от имени системы:

Далее все просто и весьма не замысловато. Теперь осталось просто сменить пароль нужного пользователя простой командой net. Сменим пароль для учетной записи Администратор:

1 |

net user Администратор Qwe123qwe |

Ну в принципе на этом вроде бы и все. Но! Обязательно, снова загрузитесь с диска, как в начале, и верните файлы на свои места. Если все оставить как есть, то в системе останется дыра размером с железнодорожный туннель. Представьте себе, если например инициировать автоматическую загрузку «центра специальных возможностей» (Да, кавычки тут по тому что это уже центр в кавычках ) с какими либо параметрами. И все команды исполняются от имени системы. Воспользовавшись этим, можно расширить дыру от масштабов «железнодорожного тоннеля», до космической черной дыры! Так что не откладывайте возвращение файлов на свои места.

Этот способ испытан мной только на системе Windows Server 2008 R2и только на учетной записи локального администратора. Сбросить пароль администратора домена, так не выйдет.

Опишу способ сброса пароля на Windows Server 2008 R2.

Потребуется, пара рук, внимательность при прочтении этой статьи, и установочный диск от Windows Server 2008 R2. (к слову сказать, я всегда такой с собой таскаю. Вообще в моей аптечке много всего, мало ли что 🙂 )

Итак, вставляем диск в привод и грузимся с него.

С лева, в низу, будет «Ссылка» под названием «Восстановление системы» (англ. «Repair your computer«), вот ее и жмем.

Все параметры оставляем по умолчанию, и ничего не меняем. Жмем «Далее»

Выбираем как средство восстановления «Командная строка»

Далее все достаточно просто. Вводим несколько не замысловатых команд:

# cd /d D: # cd WindowsSystem32 # move Utilman.exe Utilman.exe.original

Получим ответ: Перемещено файлов: 1 Вводим:

# copy cmd.exe Utilman.exe

Получи ответ: Скопировано файлов: 1

Этими командами, мы подменили программу запуска «Специальных возможностей«, командной строкой.

Вся соль в том, что на экране входа, «Специальные возможности» запускаются от имени системы.

Вот это и будем использовать.

Теперь перезагружаем систему, до экрана входа. Да, того экрана который говорит что пароль не верный.

И жмем на кнопку «Специальные возможности«, после чего будет запущена командная строка.

Можете выполнить команду whoami, что бы удостоверится что на данный момент командная оболочка выполняется от имени системы:

Далее все просто и весьма не замысловато.

Теперь осталось просто сменить пароль нужного пользователя простой командой net.

Сменим пароль для учетной записи Администратор:

# net user Администратор Qwe123qwe

Ну в принципе на этом вроде бы и все.

Но! Обязательно, снова загрузитесь с диска, как в начале, и верните файлы на свои места.

Если все оставить как есть, то в системе останется дыра размером с железнодорожный туннель.

Представьте себе, если например инициировать автоматическую загрузку «центра специальных возможностей» (Да, кавычки тут по тому что это уже центр в кавычках ) с какими либо параметрами.

И все команды исполняются от имени системы. Воспользовавшись этим, можно расширить дыру от масштабов «железнодорожного тоннеля», до космической черной дыры!

Так что не откладывайте возвращение файлов на свои места.

Источник.

Обновлено 22.01.2019

Надеюсь, после прочтения этой статьи многие поймут, что контроллеры домена обязательно либо делать Read-Only, либо шифровать (например Bitlocker`oм).

Бывает, что в организации злые-пришлые администраторы перед уходом поменяли все пароли и перед вами стоит задача взлома пароля для администратора домена.

Имеем Windows 2008 R 2 SP 1 и простой установочной диск для той же системы.

Монтируем его и загружаемся с диска.

Нажимаем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-01

Выбираем “Repair Your Computer” (Восстановление системы)

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-02

Выбираем нашу систему и жмем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-03

Далее открываем “Command Prompt” (Командная строка)

Идем на диск, где у вас установлена система в папку System 32.

Трюк в том, что мы заменим файл Utilman .exe на cmd .exe и при старте на экране ввода пароля мы сможем запустить cmd .exe от имени System на домен контроллере, а это значит, что сможем сделать все, что угодно.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-04

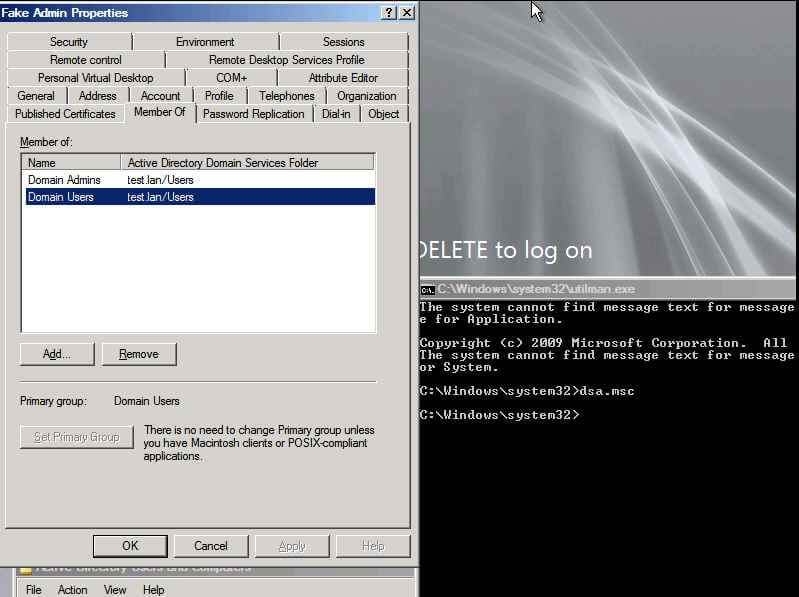

Итак, теперь перезагружаем компьютер и меняем пароль администратору или создаем нового администратора.

Набираем dsa .msc что бы попасть в консоль ADUC .

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-05

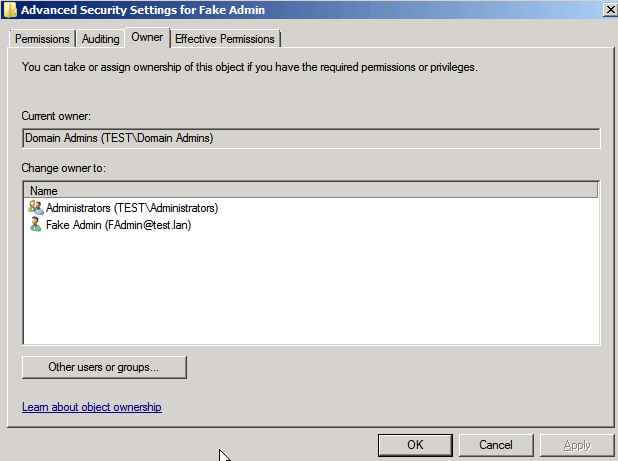

Я создам пользователя FAdmin @test .lan и включу его в группу “Domain Admin ”. Понятно, что из той же консоли можно было сбросить пароль любому пользователю, но я хочу показать, что как owner у созданного пользователя будет не учетной записью, что затруднит момент поиска проблемы, если вам это кто-то сделает специально во вред.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-06

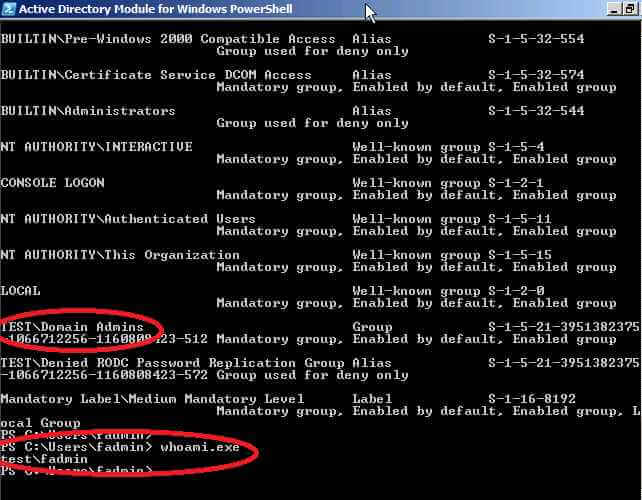

Команда Whoami .exe /user /groups покажет что пользователь fadmin входит в группу “domain admins ”

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-07

Теперь проверим: кто Owner для этой учетной записи.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-08

Одной из хороших привычек любого пользователя ПК, а тем более системного администратора, является периодическая смена паролей учетных записей. Главное потом его не забыть.

Как сменить пароль на удаленном рабочем столе:

- Как сменить пароль в ОС Windows Server 2008

- Как сменить пароль в OC Windows Server 2012 и Windows Server 2012 R2

- Как сменить пароль в ОС Windows Server 2016

- Как альтернативно сменить пароль в ОС Windows Server 2016

- Как сменить пароль на удаленном компьютере с помощью комбинации CTRL + ALT + END

- Как сменить пароль на удаленном компьютере с помощью экранной клавиатуры

- Как вызвать окно смены пароля в RDP сессии через VBS-скрипт или PowerShell

- Как сменить пароль с помощью ярлыка расширения оболочки Windows Explorer

- Как сменить пароль через Remote Desktop Web Access

- Как сменить пароль с помощью RDP при ошибке из-за CredSSP, NLA

- Как сменить пароль с помощью специального RDP-файла

В операционных системах семейства Microsoft Windows Server, для смены пароля, привычно использовать сочетание клавиш Ctrl + Alt + Del. проблема в том, что “три кнопки” нельзя использовать через “Подключение к удаленному рабочему столу”. Рассмотрим как все таки изменить пароль.

В ОС Windows Server 2008 это можно сделать из меню Пуск, кликнув по “Безопасность Windows”.

На обновлённом экране выбираем экране выбираем “Сменить пароль”.

Вводим старый пароль и новый и его подтверждение.

Смена пароля в ОС Windows Server 2012 и Windows Server 2012 R2

В ОС Windows Server 2012 и Windows Server 2012 R2 несколько усложнилась задача.

Открываем блокнот и пишем две строки:

set objShell = CreateObject("shell.application")

objshell.WindowsSecurity

Сохраняем файл с расширением *.vbs (пишем вручную.). Для этого выбираем Файл -> Сохранить как …

В новом окне выбираем директорию для сохранения файла, например, Рабочий стол. В Тип файла выбираем Все файлы, а в Имя файла указываем произвольное имя, например, 1.vbs.

После сохранения файла, он уже готов к исполнению. Двойной клик левой кнопкой мыши вызовет экран, в которым следует выбрать “Сменить пароль”.

Далее все привычно.

Заполняем поля со старым паролем, указываем новый пароль и его подтверждение. Кликаем по иконке стрелки.

Смена пароля в ОС Windows Server 2016

ОС Windows Server 2016 радует своим расположением к пользователю, но чтобы изменить удаленно пароль, все равно нужно поискать этот пункт.

Открываем меню Пуск и кликаем по значку пользователя, в открывшемся меню выбираем “Изменить параметры учетной записи”.

В открывшемся окне “Параметры” выбираем “Параметры входа”, а в секции Пароль кликаем по кнопке Изменить.

В новом окне, указываем текущий пароль и кликаем по кнопке Далее.

Окно обновится и запросит новый пароль, его подтверждение, а также подсказку к паролю. Кликаем по кнопке далее. В итоге, кликаем по кнопке Готово. Следующий вход в систему будет происходить под новым паролем.

Альтернативный способ

Этот способ применим как для изменения пароля к своей учетной записи, так и к учетным записям других пользователей.

В меню Пуск, выбираем Администрирование (“Средства администрирования” в Windows Server 2016).

В новом окне двойным кликом мыши открываем “Управление компьютером”.

В левой части открывшегося окна раскрываем ветку “Локальные пользователи и группы” и открываем папку Пользователи. В основной части окна, кликаем правой кнопкой мыши по пользователю и в контекстном меню выбираем “Задать пароль…”.

Система выдаст предупреждение. Внимательно прочитав которое и осознав все риски кликаем по кнопке “Продолжить”. В противном случае — “Отмена”.

В новом окне указываем новый пароль и его подтверждение. По окончании кликаем по кнопке OK.

Как сменить пароль на удаленном компьютере с помощью комбинации CTRL + ALT + END.

Для получения комбинации CTRL + ALT + DEL на удаленном компьютере, нужно нажать CTRL + ALT + END.

Нажатие этой комбинации откроет нам диалоговое окно, в котором нам нужно будет выбрать «Изменить пароль»:

Для смены пароля нам нужно будет указать некоторые данные:

Смена пароля на удаленном рабочем столе с помощью экранной клавиатуры.

При удаленном подключении к рабочему столу, пароль можно сменить с помощью использования экранной клавиатуры.

Чтобы вызвать экранную клавиатуру введите в меню «Пуск» «Экранная клавиатура» или же «OSK».

После того, как появится экранная клавиатура, зажмите клавиши ALT + CTRL и с помощью мыши нажмите кнопку Del.

У вас вылезет диалоговое окно, в котором вам вам нужно будет выбрать «Сменить пароль»:

Для смены пароля нам нужно будет указать: имя пользователя, старый пароль и два раза повторить новый пароль.

Вызов окна смены пароля в RDP сессии через VBS-скрипт или PowerShell.

Чтобы вызвать окно смены пароля с помощью VBS-скрипта, создайте файл WindowsSecurity.vbs и введите туда данные строчки кода:

set objShell = CreateObject("shell.application")

objshell.WindowsSecurity

После чего, после двойного щелчка по данному VBS-скрипту, перед вами откроется диалоговое окно, в котором нам нужно будет выбрать «Сменить пароль»:

Для смены пароля нам нужно будет указать: имя пользователя, старый пароль и два раза повторить новый пароль.

Также чтобы открыть окно смены пароля с помощью PowerShell, откройте сам PowerShell с помощью меню «Пуск» и воспользуйтесь командой:

New-Object -COM Shell.Application).WindowsSecurity()

После чего, перед вами откроется диалоговое окно, в котором нам нужно будет выбрать «Сменить пароль»:

Для смены пароля нам нужно будет указать: имя пользователя, старый пароль и два раза повторить новый пароль.

Чтобы открыть диалоговое окно со сменой пароля, можно создать ярлык со ссылкой на расширение оболочки Windows Explorer.

Для начала создаем ярлык и указываем данный путь для него:

C:Windowsexplorer.exe shell:::{2559a1f2-21d7-11d4-bdaf-00c04f60b9f0}

Далее выбираем название для ярлыка и создаем его:

После двойного щелчка по данному ярлыка, перед вами откроется диалоговое окно, в котором нам нужно будет выбрать «Сменить пароль»:

Для смены пароля нам нужно будет указать: имя пользователя, старый пароль и два раза повторить новый пароль.

Cмена пароля через Remote Desktop Web Access

В Windows Server 2012 /R2 и выше у удаленных пользователей с правами Remote Desktop Web Access появилась возможность самостоятельно сбрасывать свой пароль через специальную веб-страницу на сервере Remote Desktop Web Access.

Функционал удаленной смены пароля доступен на сервере с ролью Remote Desktop Web Access, но по-умолчанию эта функция отключена.

Чтобы включить данную функцию:

Открываем консоль управления сервером IIS Manager и переходим в [Name of your Server] – Sites – Default Web Site – RDWeb – Pages и открываем раздел Application Settings.

В правой панели выбираем параметр с именем PasswordChangeEnabled и меняем его значение на true.

Чтобы проверить доступность страницы смены пароля, переходим по: https://[RD-WEB-1]/RDWeb/Pages/en-US/password.aspx

Важно! Если у вас русская версия Windows Server путь к файлу password.aspx будет отличаться и выглядеть так:

C:WindowsWebRDWebPagesru-RU.

После успешной смены пароля пользователя должно появится сообщение:

Your password has been successfully changed.

СredSSP, NLA и смена пароля через RDP

Credential Security Support Provider (CredSSP) — протокол для передачи учетных данных, который используется при RDP для защиты DDoS атак и несанкционированного исполнения процессов.

Network Level Authentication (NLA) — это функция служб удаленных рабочих стол, которая требует, чтобы подключающийся пользователь аутентифицировал себя до установления сеанса с сервером.

Есть одна важная особенность, касающаяся смены истекшего пароля пользователя по RDP, связанная с опцией Network Level Authentication (NLA) и протоколом Credential Security Support Provider (CredSSP). По умолчанию CredSSP с NLA для RDP включен во всех версиях Windows, начиная с Windows Server 2012/Windows 8. NLA обеспечивают защиту RDP сервера за счет выполнения аутентификации пользователя до установки RDP сеанса с сервером.

Если у пользователя истек пароль, или администратор AD пользователя включил ему опцию «userAccountControl» — Требовать смену пароля при первом входе в систему, то при входе в систему по RDP появится ошибка:

Remote Desktop Connection

You must change your password before logging on the first time. Please update your password or contact your system administrator or technical support.

или

Подключение к удаленному рабочему столу

Перед первым входом в систему необходимо сменить пароль. Обновите пароль либо обратитесь к вашему системному администратору или в службу технической поддержки.

Подключение к удаленному рабочему столу Перед первым входом в систему необходимо сменить пароль

Как результат — пользователь не сможет подключиться к RDP серверу и сменить пароль.

В этом случае, чтобы пользователь мог самостоятельно сменить пароль, можно:

1)Настроить Remote Desktop Web Acces (RDWA) со страницей смены пароля как в данной части инструкции : Смена пароля через Remote Desktop Web Access

2)Создать отдельный сервер для смены паролей пользователей. На данном сервере нужно отключить функцию NLA. В этом случае пользователи смогу сменить пароль.

3)Пользователь может изменить свой пароль удаленно через PowerShell — как показано в данной части инструкции Как вызвать окно смены пароля в RDP сессии через VBS-скрипт или PowerShell

Смена пароля на удаленном рабочем столе с помощью специального RDP-файла:

Если ситуация требует того, чтобы пользователь изменил пароль с помощью RDP-файла, то это потребует некоторого изменения уровня безопасности настроек протокола RDP на стороне RDP сервера и подготовки специального RDP-файла на стороне клиента.

Сначала на клиентской стороне откроем mstsc.exe.

В меню пуск вводим «mstsc» и выбираем «Подключение к удаленном рабочему столу»:

Далее настраиваем все нужные параметры для подключения к серверу.

Нажимаем «Показать больше», вводим туда IP-адресс нашего удаленного компьютера и имя пользователя, затем, используя кнопку Сохранить как, создаем RDP-файл:

После этого откроем RDP-файл с помощью текстового редактора и добавим в конце файла строку:

enablecredsspsupport:i:0

Пояснение: Добавление данного параметра в свойствах RDP-подключения позволит клиенту успешно установить RDP-сессию с удалённой системой и сменить пароль до получения доступа к удалённому рабочему столу. Однако этот параметр понизит уровень безопасности RDP-подключения, так как клиент не сможет использовать проверку подлинности на уровне сети — Network Level Authentication (NLA), которую мы описывали выше в нашей статье.

Если NLA включен — то пользователь не сможет подключиться и получит соответствующую ошибку:

Исправить эту ошибку можно только понизив уровень безопасности RDP на стороне RDS сервера, отключив обязательное требование проверки подлинности на уровне сети (NLA).

Важно!

Не рекомендуем делать этого, если ваш удаленный компьютер может быть подвергнут DDoS-атакам и несанкционированным процессам.

Чтобы изменить эту настройку, на удаленном компьютере, в меню пуск вводим «Панель управления»:

Затем переходим в «Система и безопасность»:

Затем переходим в «Система»:

Открываем окно, которое появилось, на весь экран и выбираем «Дополнительные параметры системы»: «Разрешить подключения только с…» :

У нас появится окно с «Свойствами системы», перейдем в часть с «Удаленным доступом» и уберем галочку с пункта «Разрешить подключения только с…», затем нажмем «Применить» и «ОК»:

После того, как мы отключили функцию NLA на стороне RDS сервера, клиент с помощью специального RDP-файла, может успешно установить RDP-сессию и уже в ней сменить пароль:

После этого вы сможете подключаться с новым паролем.

Таким образом, мы рассмотрели все возможные способы смены пароля учетной записи по RDP.

Рассмотрим как выполнить сброс пароля от учетной записи Администратор в ОС Windows Server 2008 R2/Windows Server 2012 R2.

Инструкция

Перезагружаем сервер и запускаемся с установочного диска Windows Server 2008 R2/Windows Server 2012 R2.

Выбираем режим Repair your computer (Восстановление системы)

Выбираем Troubleshoot (Устранение неполадок)

В разделе Advanced options (Дополнительные параметры) нажмите Command Promt (Командная строка)

В командной строке выполните следующие команды:

|

d: cd windows system32 ren Utilman.exe Utilman.exe.old copy cmd.exe Utilman.exe |

Закройте командную строку и нажмите Продолжить.

Система загрузится в обычном режиме. На экране входа в систему, нажмите комбинацию клавиш Windows + U.

В командной строке вы можете изменить пароль, введя следующую команду:

|

net user administrator Password123 |

После смены пароля перезагружаем систему и загружаемся с установочного диска. Необходимо вернуть файлы в исходное состояние, в командной строке выполняем действия:

|

d: cd windowssystem32 del utilman.exe и подтверждаем удаление copy utilman.exe.old utilman.exe |

Перезагружаем систему и входим под учетной записью администратора с указанным паролем.

Понравилась или оказалась полезной статья, поблагодари автора

ПОНРАВИЛАСЬ ИЛИ ОКАЗАЛАСЬ ПОЛЕЗНОЙ СТАТЬЯ, ПОБЛАГОДАРИ АВТОРА

Загрузка…

Сегодня обратился ко мне за помощью, директор соседнего предприятия, с просьбой восстановить пароль администратора windows server 2008. Оказывается он дал сотруднице пароль от админской учетки, чтобы она поработала в 1С. Не создавать же нового пользователя, для того чтобы пару дней поработала временная сотрудница )))))).

Не знаю как и зачем она это сделала, но у неё получилось сменить пароль админа. Причем она уверяла что этого не делала и вообще она с компьютерами на «ВЫ». Ну что же, раз просят, значит нужно помогать, тем более лишняя «копейка» не помешает.

В принципе, нет ничего сложного. Как и в статье со сбросом пароля для windows 7, нам нужно будет подменить файл. Но так же как и в случае с семеркой, у меня сделать не получилось, так как не было под рукой установочного диска с Windows Server 2008.

Но у меня всегда под рукой есть мультизагрузочная флешка с livecd на борту. Вставил флешку, загрузился в LiveCD открыл «Компьютер» и вуаля, диск «С» виден и доступен для чтения/записи.

Теперь переходим в папку WindowsSystem32 и находим там файл Utilman.exe

Теперь находим файл cmd.exe копируем его и вставляем в эту же директорию, чтобы получилось как на скриншоте

После этих действий, команда запускаемая Utilman будет открывать командную строку. Именно это нам и нужно. Перезагружаем сервер и ждем окна ввода учетных данных. Когда оно появится, нажмите на значок в нижнем левом углу экрана

В открывшейся командной строке введите следующее:

net user Администратор NewPa$$word

Вместо NewPa$$word введите свой новый пароль. После успешной смены пароля, введите его и убедитесь что все получилось.

Если все прошло успешно (а по другому и не могло пройти), снова загружаетесь в LiveCD открываете папку WindowsSystem32 и удаляете файл Utilman.exe, а файл Utilman-backup.exe снова переименовываете в Utilman.exe. Если этого не сделать, вы оставляете огромную дыру в безопасности!

Загружаемся с установочного диска Windows Server (он же является и диском восстановления).

Сразу после выбора языка выбираем Восстановление системы (“Repair your computer”)

Для Windows Server 2016-2019 выбираем Диагностика (“Troubleshoot”), для Server 2008 — переходим к следующему шагу.

Выбираем Командная строка (“Command Prompt”)

Выполняем команды (для Windows Server 2008, 2008R2, 2016 и 2019):

copy c:WindowsSystem32Utilman.exe с:WindowsSystem32Utilman.exe.old

copy c:WindowsSystem32cmd.exe с:WindowsSystem32Utilman.exe

Закрываем командную строку и нажимаем Продолжить(“Continue”).

Сервер загрузится и выведет logon screen. Нажимаем Windows Key + U (специальные возможности, внизу экрана).

Выполняем команду:

net user administrator 123456

где 123456 — новый пароль

Если УЗ Administrator заблокирована, разблокируем её следующей командой. После разблокирования необходимо перезагрузить сервер, т.к. УЗ Administrator будет недоступна без перезагрузки.

net user administrator /active:yes

После разблокирования учётной записи необходимо вернуть Utilman.exe на прежнее место.

Сегодня хочу рассказать о очень хорошей программе для сброса паролей с Windows 2000/XP/Vista/7/8.1/10, Windows Server 2003(R2)/2008(R2)/2012(R2)/2015/2019 и macOS. Она позволяет сделать это проще чем с помощью ручных методов описанных в этой статье. Кроме того есть бесплатная версия позволяющая сделать это для типовых задач пользователя. Расширенные версии имеют очень широкий функционал и подходят для использования профессионалами занимающимися восстановлением доступа к операционным системам Windows и macOS. И называется эта программа PassFab 4WinKey

- Очень проста в использовании, так как имеет интуитивно понятный GUI.

- Позволяет создать DVD диск сброса пароля в пробной версии

- Позволяет сбрасывать пароль в версиях Windows 2000/XP/Vista/7/8/10 для ПК бесплатно

- Позволяет сбрасывать пароль в серверных версиях Windows c Актив Директори

- Позволяет сбрасывать пароль администратора в AD

- Позволяет создать загрузочную флешку

Создание загрузочного CD/DVD диска.

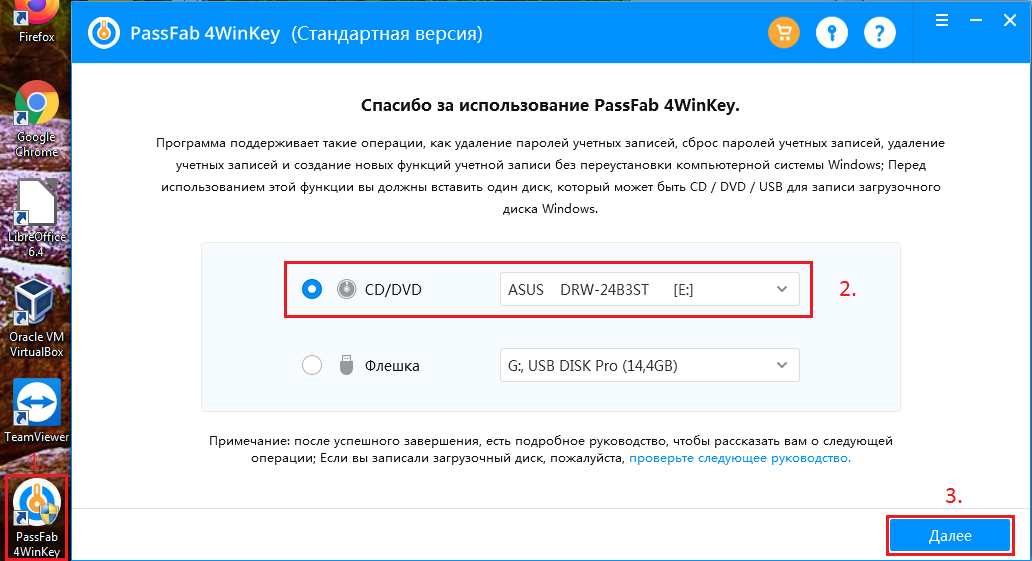

Запускаем установленную программу PassFab 4WinKey с ярлыка на рабочем столе:

Программа предложит очистить ваш CD/DVD-RW если на нём есть информация:

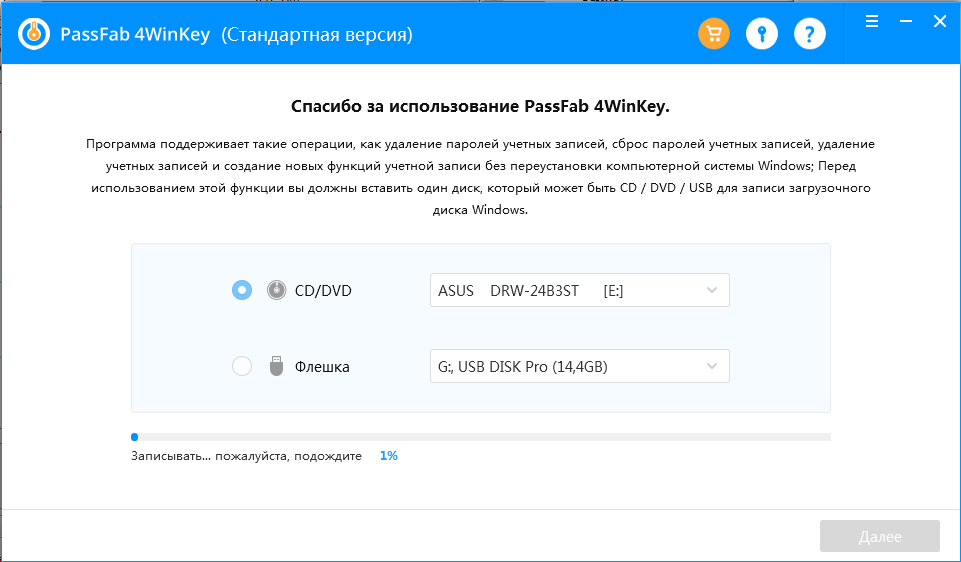

Сразу же после очистки носителя CD/DVD начнётся записть загрузочных файлов.

После окончания записи носителя отобразятся инструкции по загрузке компьютера с дисковода/флешки. Для опытного пользователя это не составляет труда, но если вы только начинаете своё знакомство с ПК рекомендуем ознакомиться с ними.

Загрузка с CD/DVD носителя на материнских платах Gigabyte.

Для примера загрузимся с диска вызвав загрузочное меню с помощью F12. Меню вызывается перед загрузкой Windows.

Выбираем загрузочное устройство. В нашем случае это ASUS DRW-24B3ST.

Начинается загрузка:

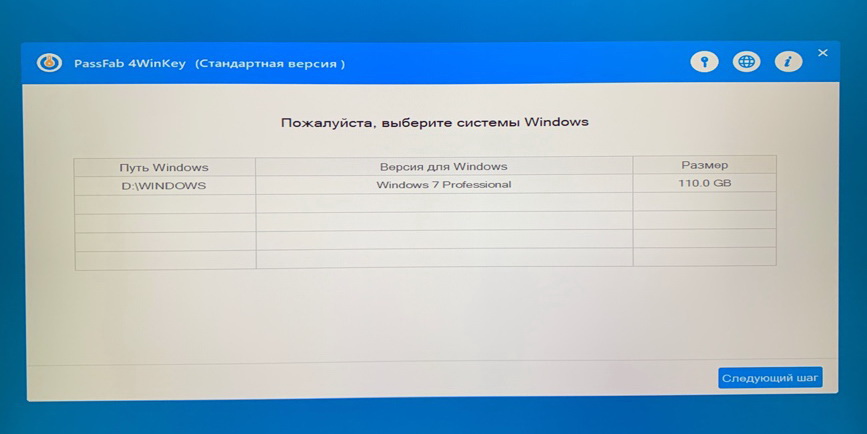

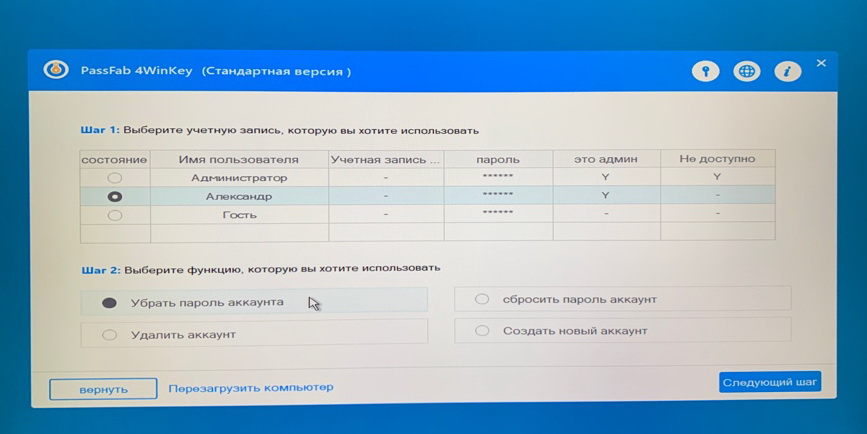

Выбираем версию Windows с которой надо снять пароль:

Выбираем учётную запись с которой надо снять пароль:

Ждём пока закончится снятие пароля:

После перезагрузки системы нас позравляют со снятием пароля на английском языке:

Как видете всё гораздо проще чем в случае ручного съёма пароля стандартными инструментами Windows:

- Каким способом сбросить пароль на Windows 10?

- Как сбросить пароль Windows 7 используя загрузочный DVD

Так что утилиту PassFab 4WinKey я рекомендую заменой стандартных инструментов как более удобную и к тому же бесплатную для простых задач пользователя.

Содержание страницы

- Вступление:

-

Как сбросить пароль Windows Server с диском или без него

- Метод 1. Сброс пароля Windows Server с помощью инструмента сброса Windows — PassFab 4Winkey (без потери данных)

- Почему именно PassFab 4winkey?

- Как использовать PassFab 4winkey?

- Метод 2: сброс пароля администратора Windows Server с помощью диска сброса пароля

- Метод 3: сбросить пароль администратора сервера WIndows с помощью командной строки

- Заключение:

Вступление:

«Привет всем, мне нужно сбросить пароль администратора на сервере 2012 R2, решение, которое я нашел на сайте Microsoft, не работает, потому что «Клавиша Windows + U» означает легкость доступа, и я не могу сбросить пароль через командную строку ». Есть ли способ сделать это или нужно бросить моя работа?

Насколько неприятно, когда вы забываете свой пароль Windows Server? Вы знаете, что есть только несколько способов решить проблему. Один из них имеет учетную запись администратора, но если у вас ее нет, то вам не повезло.

Другой способ — сбросить пароль администратора системы без потери данных, но как это сделать? В этом сообщении в блоге будут рассмотрены три основных способа

сбросить пароль сервера Windows без потери данных и помочь вам снова запустить вашу систему!

Как сбросить пароль Windows Server с диском или без него

Если вы когда-нибудь забыли пароль Windows Server 2003 или 2008 и вам нужно его восстановить, я покажу вам, как это сделать, не переустанавливая операционную систему. Просто скачайте и запустите бесплатный инструмент. Существует три метода, с помощью которых вы можете легко сбросить пароль сервера Windows без потери данных.

Метод 1. Сброс пароля Windows Server с помощью инструмента сброса Windows — PassFab 4Winkey (без потери данных)

PassFab 4Winkey — это мощная программа для восстановления паролей Windows, которая помогает пользователям сбрасывать забытые или утерянные пароли Windows. Он поддерживает практически все версии ОС Windows Server, включая версии 2003, 2008, 2012 и 2016. Чтобы сбросить пароль локального администратора / пользователя с помощью этого инструмента, вам необходимо иметь физический доступ к компьютерной системе. Вам также необходимо загрузить Windows Password Reset Tool на свой компьютер / ноутбук.

Почему именно PassFab 4winkey?

Это один из лучших инструментов для сброса и восстановления пароля Windows, очень простой и всегда работающий. Некоторые основные минусы указаны ниже:

- За считанные минуты вы можете удалить или сбросить локальный и административный пароли, удалить или создать учетные записи Windows.

- С USB / CD / DVD вы можете создать диск для сброса пароля Windows одним щелчком мыши.

- Разблокируйте пароль администратора. Пароли Windows XP, Vista, 7, 8.1, 10 и server 2019/2012/2008 можно разблокировать.

- Этот метод работает для всех производителей настольных компьютеров и ноутбуков, таких как Dell, HP, Lenovo, Asus, Acer, Samsung и Microsoft Surface Pro.

- Предлагает 30-дневную гарантию возврата денег.

- Никаких компромиссов в отношении безопасности. Покупка была произведена с использованием 256-битного SSL.

- Доступна бесплатная техническая поддержка, которая работает круглосуточно и без выходных.

Как использовать PassFab 4winkey?

В основном это два шага: первый — создать диск для сброса пароля Windows, а второй — вставить этот диск сброса в заблокированный компьютер.

Видеоурок

https://www.youtube.com/watch? v = yWetGi7JNZ4

Шаг 1: Создайте диск для сброса пароля на доступном компьютере с помощью PassFab 4WinKey.

Шаг 2: Вставьте диск сброса пароля в заблокированный компьютер. Выберите операционную систему Windows.

Шаг 3: Пароль Windows был успешно удален или сброшен.

Метод 2: сброс пароля администратора Windows Server с помощью диска сброса пароля

Диск для сброса пароля — незаменимый инструмент, если вы забыли свой пароль. Вот почему при создании пароля для учетной записи пользователя Windows мы всегда предлагаем пользователям создать диск с ключом пароля. Если у вас есть диск для сброса пароля, следуйте приведенным ниже инструкциям, чтобы выполнить сброс пароля компьютера с помощью Raid-сервера Windows.

Всегда рекомендуется настраивать Диск сброса пароля на вашем сервере Active Directory, чтобы избежать серьезных ситуаций блокировки. Но дело в том, что если вы не используете или не поддерживаете эту функцию, это может создать больше проблем, чем помощь в чрезвычайных ситуациях, когда вам нужно вернуть контроль над своим доменом.

Выполните следующие шаги, чтобы разблокировать сервер Windows без потери данных с помощью диска для сброса пароля:

Шаг 1: При вводе неверного пароля щелкните ссылку «Сбросить пароль» под полем для ввода пароля.

Шаг 2: Вставьте диск с ключом пароля, который вы сделали до того, как забыли пароль администратора, и нажмите «Далее», затем выберите диск в списке.

Шаг 3: На следующем экране дважды введите новый пароль и подсказку для пароля. Чтобы завершить работу мастера, нажмите «Готово». Теперь вы можете войти в свой компьютер с новым паролем.

ЗА:

Нет потери данных.

Этот метод эффективен, если вы создали диск до того, как забыли пароль.

Нет необходимости в дорогом программном обеспечении.

МИНУСЫ:

Временной метод.

Если не создал диск до того, как забыл, сделать невозможно.

Сложный метод для большинства пользователей Windows Server.

Метод 3: сбросить пароль администратора сервера WIndows с помощью командной строки

Сброс пароля администратора Windows Server с помощью командной строки довольно прост, если вы знаете этот трюк. И здесь мы показываем вам трюк. Мы будем использовать командная строка для безопасного и эффективного выполнения команд и сброса пароля администратора Windows Server с помощью командной строки. И мы обещаем, что ваша система никогда не вернется в прежнее состояние.

Если у вас есть установочный DVD-диск Windows Server, вы можете использовать его для сброса пароля администратора в окне командной строки. Вы можете выполнить следующие команды.

Шаг 1: Вставьте установочный диск и перезагрузите компьютер. Когда появится экран установки Windows, нажмите кнопку Далее.

Шаг 2: Выберите вариант, который предназначен для ремонта вашего компьютера. Нажмите на параметр «Устранение неполадок».

Затем, наконец, щелкните командную строку.

Шаг 3: Начать писать команду в командной строке,

d: cd windows system32

ren Utilman.exe Utilman.exe.old

скопируйте cmd.exe Utilman.exe

Шаг 4: Нажмите «Продолжить» после закрытия окна командной строки. Теперь сервер должен загрузиться и отобразить экран входа в систему. Выберите Windows Key + U на клавиатуре.

Шаг 5: Введите следующую команду в запросе пароля, чтобы изменить пароль: Администратор в качестве пользователя и пароль по вашему выбору, например, пароль123.

Шаг 6: Чтобы установить пароль администратора, нажмите здесь и затем введите новый пароль (с учетом регистра) для пользователя-администратора.

Теперь вы можете снова войти на сервер с новым паролем, так как уВы закрыли командное окно. Не забудьте удалить файл Utilman.exe из C: Windows System32, а затем переименовать Utilman.exe.old обратно в Utilman.exe перед его удалением.

ЗА:

Для этого метода не требуется никакого платного программного обеспечения.

Все данные будут в безопасности. Без потери данных в этом методе.

Простой процесс, просто следуйте инструкциям, и вы можете легко разблокировать сервер Windows.

МИНУСЫ:

Если командная строка не открывается, вы не можете использовать этот метод.

Если у вас нет загрузочного устройства, не используйте этот метод.

Временной метод.

Заключение:

В этом сообщении в блоге рассматриваются три лучших метода сброса пароля Windows Server с помощью диска или без него.

Первый метод касается программного обеспечения с именем PassFab 4winkey, с помощью этого программного обеспечения вы можете создать диск для сброса пароля Windows на USB или любом компакт-диске.

Второй метод заключается в использовании сброса пароля администратора Windows Server с помощью диска сброса пароля. Если вы создали диск для сброса пароля перед блокировкой окон, вы просто используете этот диск и разблокируете свои окна.

Третий метод касается метода командной строки, с помощью которого вы можете разблокировать свой компьютер с помощью некоторых кодов, которые помещаются в командную строку для разблокировки.

Для сброса пароля доменного админа нам понадобится установочный диск с Windows Server 2008. Вставляем диск в дисковод, загружаемся с него и выбраем пункт «Восстановление системы».

Выбираем раздел, на который установлена система и жмем кнопку «Далее».

В следующем окне выбираем запуск командной строки.

Теперь нам надо файл utilman.exe, находящийся в папке windowssystem32, заменить на cmd.exe. Вводим в командной строке:

move D:windowssystem32utilman.exe D:windowssystem32utilman.bak

copy D:windowssystem32cmd.exe D:windowssystem32utilman.exe

Обратите внимание, что буква диска может отличаться, в зависимости от конфигурации системы. В нашем случае это диск D.

Затем жмем на кнопку «Перезагрузка».

Загружаем Windows и дожидаемся окна приветствия. В окне кликаем мышкой на значке специальных возможностей или нажимаем Win+U.

Поскольку файл utilman.exe, который запускает апплет панели управления «Центр специальных возможностей» мы заменили на интерпретатор командной строки cmd.exe, то нам откроется командная консоль. В ней задаем новый пароль администратора командой:

net user administrator P@$$w0rd

Задавать P@$$w0rd не обязательно, можно придумать свой пароль, главное — он должен соответствовать политике безопасности домена (мин. длина, сложность и т.п), иначе будет выдана ошибка.

Закрываем командную строку и вводим учетную запись доменного админа с новым паролем.

Дело сделано, пароль сброшен. Можно заходить в систему и делать все что захотим.

Остается только вернуть на место utilman.exe. Для этого придется еще раз загрузиться с установочного диска, и в командной строке ввести:

delete D:windowssystem32utilman.exe

move D:windowssystem32utilman.bak D:windowssystem32utilman.exe

Плюсами данного способа являются скорость и простота использования. Но есть и минус — способ работает только на контролерах домена с Windows Server 2008 и 2008R2.

- 100

- 1

- 2

- 3

- 4

- 5