Сертификаты – это как подтверждение того, что отправленное вам сообщение является оригинальным и не подделано.

Конечно, есть способы подделать подтверждения, такие как сертификат SuperFish от Lenovo, и мы поговорим об этом позже.

В этой статье объясняется, что такое корневые сертификаты в Windows и нужно ли их обновлять, поскольку Windows всегда показывает их как некритические обновления.

Содержание

- Как работает криптография с открытым ключом

- Что такое корневые сертификаты в Windows?

- Заключение

Как работает криптография с открытым ключом

Прежде чем говорить о корневых сертификатах, необходимо посмотреть, как работает криптография в случае веб-коннекта, между веб-сайтом и браузерами или между двумя людьми в форме сообщений.

Существует много типов криптографии, из которых два являются существенными и широко используются для различных целей.

- Симметричная криптография используется там, где у вас есть ключ, и только этот ключ может быть использован для шифрования и дешифрования сообщений (в основном используется для электронной почты)

- Асимметричная криптография, где есть два ключа. Один из этих ключей используется для шифрования сообщения, в то время как другой ключ используется для расшифровки сообщения.

Криптография с открытым ключом имеет открытый и закрытый ключи.

Сообщения могут быть декодированы и зашифрованы с использованием любого из двух.

Использование обоих ключей имеет важное значение для завершения связи.

Открытый ключ виден всем и используется, чтобы убедиться, что источник сообщения точно такой же, кем и является.

Открытый ключ шифрует данные и отправляется получателю, имеющему открытый ключ.

Получатель расшифровывает данные с помощью закрытого ключа.

Установлены доверительные отношения, и общение продолжается.

И открытый, и закрытый ключи содержат информацию об органах выдачи сертификатов, таких как EquiFax, DigiCert, Comodo и т. д.

Если ваша операционная система считает, что центр выдачи сертификатов заслуживает доверия, сообщения отправляются туда и обратно между браузером и веб-сайтами.

Если возникла проблема с идентификацией органа, выдавшего сертификат, или если срок действия открытого ключа истек или поврежден, вы увидите сообщение о том, что существует проблема с сертификатом веб-сайта.

Говоря о криптографии с открытым ключом, это похоже на банковское хранилище.

Он имеет два ключа – один с менеджером филиала и один с пользователем хранилища.

Хранилище открывается только в том случае, если две клавиши используются и совпадают.

Аналогично, открытый и закрытый ключи используются при установлении соединения с любым веб-сайтом.

Что такое корневые сертификаты в Windows?

Корневые сертификаты – это основной уровень сертификатов, который сообщает браузеру, что связь является подлинной.

Эта информация о том, что сообщение является подлинным, основана на идентификации органа по сертификации.

Ваша операционная система Windows добавляет несколько корневых сертификатов в качестве доверенных, чтобы ваш браузер мог использовать их для связи с веб-сайтами.

Это также помогает в шифровании обмена данными между браузерами и веб-сайтами и автоматически делает другие сертификаты действительными.

Таким образом, сертификат имеет много филиалов.

Например, если установлен сертификат от Comodo, он будет иметь сертификат верхнего уровня, который поможет веб-браузерам зашифрованным образом взаимодействовать с веб-сайтами.

В качестве ветви сертификата Comodo также включает сертификаты электронной почты, которым браузеры и почтовые клиенты будут автоматически доверять, поскольку операционная система пометила корневой сертификат как доверенный.

Корневые сертификаты определяют необходимость открытия сеанса связи с веб-сайтом.

Когда веб-браузер подходит к веб-сайту, сайт дает ему открытый ключ.

Браузер анализирует ключ, чтобы узнать, кто является центром выдачи сертификатов, доверен ли этот орган в соответствии с Windows, срок действия сертификата (если сертификат все еще действителен) и тому подобное, прежде чем переходить на связь с веб-сайтом.

Если что-то выходит из строя, вы получите предупреждение, и ваш браузер может заблокировать все коммуникации с веб-сайтом.

С другой стороны, если все в порядке, сообщения отправляются и принимаются браузером по мере связи.

При каждом входящем сообщении браузер также проверяет сообщение с помощью своего личного ключа, чтобы убедиться, что оно не является мошенническим.

Он отвечает только в том случае, если может расшифровать сообщение, используя собственный закрытый ключ. Таким образом, оба ключа необходимы для продолжения связи.

Кроме того, все сообщения передаются в зашифрованном режиме.

Заключение

Корневые сертификаты важны для того, чтобы ваши браузеры могли общаться с веб-сайтами.

Если вы удалите все доверенные сертификаты из любопытства или в целях безопасности, вы всегда будете получать сообщение о том, что у вас ненадежное соединение.

Вы можете загрузить доверенные корневые сертификаты с помощью программы корневых сертификатов Microsoft Windows, если считаете, что у вас нет всех необходимых корневых сертификатов.

Вы должны всегда проверять некритические обновления время от времени, чтобы видеть, доступны ли обновления для корневых сертификатов. Если да, загрузите их только с помощью Центра обновления Windows, а не со сторонних сайтов.

Также существуют поддельные сертификаты, но шансы на получение поддельных сертификатов ограничены – только когда производитель вашего компьютера добавляет один в список доверенных корневых сертификатов, как это сделала Lenovo, или когда вы загружаете корневые сертификаты со сторонних веб-сайтов.

Лучше придерживаться Microsoft и позволить ей обрабатывать корневые сертификаты, а не самостоятельно устанавливать их из любой точки Интернета.

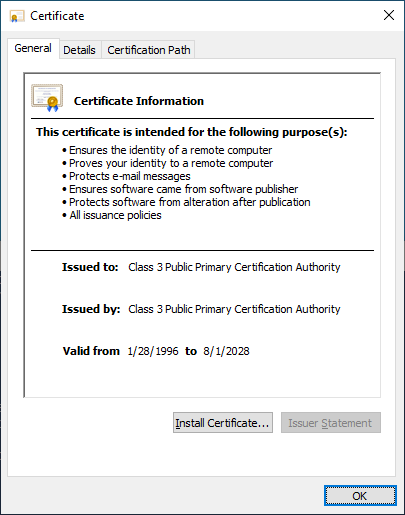

Вы также можете увидеть, является ли корневой сертификат доверенным, открыв его и выполнив поиск по названию органа, выдавшего сертификат.

Если авторитет кажется известным, вы можете установить его или сохранить.

Если вы не можете разглядеть орган, выдавший сертификат, лучше удалить его.

См. также

RCC: бесплатный сканер для сканирования корневых сертификатов Windows на наличие ненадежных

Содержание

- Цифровые SSL сертификаты. Разновидности, как выбрать?

- Что такое SSL сертификат?

- Как получить SSL сертификат?

- По какому принципу работает SSL сертификат?

- Какие виды SSL сертификатов существуют?

- Типы сертификатов по типу валидации

- Типы SSL сертификатов по своим свойствам.

- Полезные утилиты:

- SSL-сертификаты бывают разные

- Что такое HTTP и HTTPS и чем они отличаются

- Как сайту получить SSL-сертификат

- Какими бывают SSL-сертификаты

- Что может быть не так с сертификатами

- Что такое корневые сертификаты для Windows👨⚕️

- Как работает криптография с открытым ключом

- Что такое корневые сертификаты в Windows?

- Заключение

Цифровые SSL сертификаты. Разновидности, как выбрать?

Поскольку мы занимаемся продажей всех видов сертификатов, то накопилось некоторое количество опыта по сертификатам и знаний как правильно подобрать нужный сертификат для конкретной ситуации. Постараюсь в нескольких постах поделиться этой информацией.

Так что если у вас стоит задача поднять защищенное https соединение для вашего сайта, то в этом посте я постараюсь раскрыть все тонкости и особенности SSL сертификатов, чтобы сделать правильный выбор было проще.

Начнем с самых распространенных SSL сертификатов.

SSL сертификаты самый распространенный на данный момент тип сертификатов в Интернет. Чаще всего они используются в интернет-магазинах, то есть на сайтах, где есть функция заказа и где клиент вводит свои персональные данные. Для того, чтобы эти данные в момент передачи из браузера на сервер невозможно было перехватить используется специальный протокол HTTPS, который шифрует все передаваемые данные.

Для того, чтобы активировать возможность работы протокола HTTPS как раз и нужны цифровые SSL сертификаты (также потребуется выделенный IP для конкретного сайта).

Что такое SSL сертификат?

SSL — это сокращение от Secure Socket Layer — это стандартная интернет технология безопасности, которая используется, чтобы обеспечить зашифрованное соединение между веб-сервером (сайтом) и браузером. SSL сертификат позволяет нам использовать https протокол. Это безопасное соединение, которое гарантирует, что информация которая передается от вашего браузера на сервер остается приватной; то есть защищенной от хакеров или любого, кто хочет украсть информацию. Один из самых распространенных примеров использования SSL — это защита клиента во время онлайн транзакции (покупки товара, оплаты).

Как получить SSL сертификат?

Самый простой и бесплатный способ — это использовать, так называемый, самоподписной сертификат (self-signed), который можно сгенерировать прямо на веб-сервере. К слову во всех самых популярных панелях управления хостингом (Cpanel, ISPmanager, Directadmin) эта возможность доступна по умолчанию, поэтому техническую сторону процесса создания сертификата мы сейчас опустим.

Плюс самоподписного сертификата — это его цена, точнее ее отсутствие, так как вы не платите ни копейки, за такой сертификат. А вот из минусов — это то, что на такой сертификат все браузеры будут выдавать ошибку, с предупреждением, что сайт не проверен.

То есть для служебных целей и для внутреннего использования такие сертификаты подходят, а вот для публичных сайтов, а тем более для сайтов, которые продают услуги, такие сертификаты противопоказаны. Посудите сами, хотели бы вы, чтобы ваш клиент при заказе услуги увидел вот такую ошибку на весь экран? Как показывает практика, большинство клиентов такая страничка вводит в ступор и отбивает желание продолжать заказ дальше.

Почему же браузеры выдают такое предупреждение для самоподписных сертификатов и как этого избежать? Чтобы ответить на этот вопрос потребуется немного рассказать про сами принципы работы SSL сертификатов.

По какому принципу работает SSL сертификат?

Итак для того, чтобы получить SSL сертификат самое первое, что нужно сделать, это сформировать специальный запрос на выпуск сертификата, так называемый (Certificate Signing Request). При формировании этого запроса вам будет задан ряд вопросов, для уточнения деталей о вашем домене и вашей компании. После завершения ваш веб сервер создаст 2 типа криптографических ключей — приватный ключ и публичный ключ.

Публичный ключ не является секретным и он помещается в запрос CSR.

Вот пример такого запроса:

——BEGIN CERTIFICATE REQUEST——

MIIC3zCCAccCAQAwgZkxCzAJBgNVBAYTAlVBMQ0wCwYDVQQIEwRLaWV2MQ0wCwYD

VQQHEwRLaWV2MRQwEgYDVQQKEwtIb3N0QXV0b21hdDEQMA4GA1UECxMHaG9zdGlu

ZzEmMCQGCSqGSIb3DQEJARYXc3VwcG9ydEBob3N0YXV0b21hdC5jb20xHDAaBgNV

BAMTE3d3dy5ob3N0YXV0b21hdC5jb20wggEiMA0GCSqGSIb3DQEBAQUAA4IBDwAw

ggEKAoIBAQDTg7iUv/iX+SyZl74GcUVFHjFC5IqlTNEzWgLWrsSmxGxlGzXkUKid

NyXWa0O3ayJHOiv1BSX1l672tTqeHxhGuM6F7l5FTRWUyFHUxSU2Kmci6vR6fw5c

cgWOMMNdMg7V5bMOD8tfI74oBkVE7hV95Ds3c594u7kMLvHR+xui2S3z2JJQEwCh

mflIojGnSCO/iv64RL9vjZ5B4jAWJwrruIXO5ILTdis41Z1nNIx3bBqkif0H/G4e

O5WF6fFb7etm8M+d8ebkqEztRAVdhXvTGBZ4Mt2DOV/bV4e/ffmQJxffTYEqWg8w

b465GdAJcLhhiSaHgqRzrprKns7QSGjdAgMBAAGgADANBgkqhkiG9w0BAQUFAAOC

AQEAuCfJKehyjt7N1IDv44dd+V61MIqlDhna0LCXH1uT7R9H8mdlnuk8yevEcCRI

krnWAlA9GT3VkOY3Il4WTGg3wmtq6WAgLkVXQnhIpGDdYAflpAVeMKil8Z46BGIh

KQGngL2PjWdhMVLlRTB/01nVSKSEk2jhO8+7yLOY1MoGIvwAEF4CL1lAjov8U4XG

NfQldSWT1o8z9sDeGsGSf5DAXpcccx0gCyk90HFJxhbm/vTxjJgchUFro/0goVpB

credpKxtkwBMuCzeSyDnkQft0eLtZ9b9Q4+ZNDWsPPKxo/zWHm6Pa/4F4o2QKvPC

Px9x4fm+/xHqkhkR79LxJ+EHzQ==

——END CERTIFICATE REQUEST——

Данные которые содержатся в этом ключе можно легко проверить с помощью сервисов CSR Decoder. Как пример: CSR Decoder 1 или CSR Decoder 2. Второй сервис выдает больше информации о CSR и проверяет ее на валидность, поле Signature в результатах проверки.

Если мы вставим такой запрос в форму для его расшифровки, то увидим, какие данные содержатся в публичном ключе.

CSR Information:

Common Name: tuthost.ua — доменное имя, которое мы защищаем таким сертификатом

Organization: TutHost — название организации, которой принадлежит домен

Organization Unit: Hosting department — подразделение организации

Locality: Kiev — город, где находится офис организации

State: Kiev — область или штат

Country: UA — двухбуквенный код, страны офиса.

Email: support@tuthost.com — контактный email технического администратора или службы поддержки

Важный момент — обратите внимание на поле Country — формат этого поля подразумевает только двухбуквенный код по стандарту ISO 3166-1, если вы не уверены в коде вашей страны, то проверить его можно например тут: Таблица ISO-3166-1. Я обращаю внимание на это поле, потому, что самая частая ошибка у наших клиентов при генерации запроса CSR — это неправильный код страны. И как следствие с такой CSR произвести выпуск сертификата невозможно.

После того как CSR сгенерирован вы можете приступать к оформлению заявки на выпуск сертификата. Во время этого процесса центр сертификации (CA — Certification Authority) произведет проверку введенных вами данных, и после успешной проверки выпустит SSL сертификат с вашими данными и даст возможность вам использовать HTTPS. Ваш сервер автоматически сопоставит выпущенный сертификат, со сгенерированным приватным ключем. Это означает, что вы готовы предоставлять зашифрованное и безопасное соединение между вашим сайтом и браузером клиентов.

Какие данные содержит в себе SSL сертификат?

Что такое центры сертификации (CA)?

Это организация, которая обладает правом выдачи цифровых сертификатов. Она производит проверку данных, содержащихся в CSR, перед выдачей сертификата. В самых простых сертификатах проверяется только соотвествие доменного имени, в самых дорогих производится целый ряд проверок самой организации, которая запрашивает сертификат. Об этом мы поговорим ниже.

Так вот, разница между самоподписными бесплатным и платными сертификатами, выданными центром сертификации как раз и заключается в том, что данные в сертификате проверены центром сертификации и при использовании такого сертификата на сайте ваш посетитель никогда не увидит огромную ошибку на весь экран.

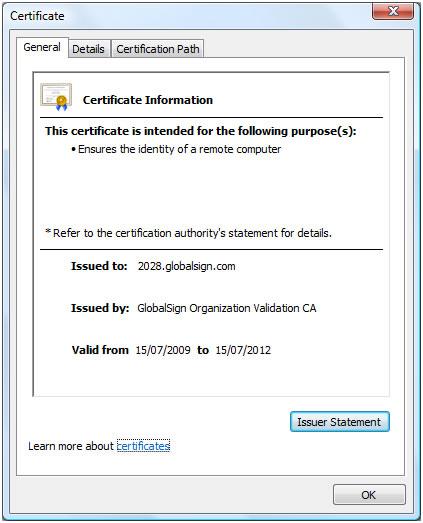

Говоря в общем, SSL сертификаты содержат и отображают (как минимум одно из) ваше доменное имя, ваше название организации, ваш адрес, город и страницу. Также сертификат всегда имеет дату окончания и данные о центре сертификации, ответственного за выпуск сертификата. Браузер подключается к защищенному сайту, получает от него SSL сертификат и делает ряд проверок: он не просрочен ли сертификат, потом он проверяет, выпущен ли сертификат известным ему центром сертификации (CA) используется ли сертификат на сайте, для которого он был выпущен.

Если один из этих параметров не проходит проверку, браузер отображает предупреждение посетителю, чтобы уведомить, что этот сайт не использует безопастное соединение SSL. Он предлагает покинуть сайт или продолжить просмотр, но с большой осторожностью. Это последнее, что вы должны увидеть ваши потенциальные клиенты.

Центров сертификации существует достаточно много, вот перечень самых популярных:

Comodo — работает с 1998 штабквартира в Jersey City, New Jersey, США.

Geotrust — основан в 2001, в 2006 продан Verisign, штабквартира Mountain View, California, США

Symantec — бывший Verisign в состав которого входит и Geotrust. Купил всех в 2010 году.

Thawte — основан в 1995, продан Verisign в 1999.

Trustwave — работает с 1995, штабквартира Chicago, Illinois, США.

Как видим самый крупный игрок на рынке SSL сертификатов это Symantec, который владеет тремя крупнейшими центрами сертификации — Thawte, Verisgin и Geotrust.

Есть ли разница в каком центре сертификации заказывать сертификат?

Основное отличие между разными центрами сертификации — в цене сертификатов и в том, в каком количестве браузеров установлен их корневой сертификат. Ведь если в браузере нет корневного сертификата этого центра сертификации, то посетитель с таким браузером все равно получит ошибку при входе на сайт с сертификатом от такого центра.

Что касается перечисленных выше центров сертификации, то их корневые сертификаты установлены в, пожалуй, 99,99% всех существующих браузеров.

Важный момент — частенько у клиентов возникала ситуация, когда SSL сертификат на серверe установлен, но при заходе на сайт браузер все равно выдает ошибку. Такая ситуация может возникнуть или из-за отсутствия в файле ca-bundle.crt корневого сертификата центра выдавшего сертификат или из-за того, что корневой сертификат устарел. Корневые сертификаты также имеют свой срок действия (в браузерах они обновляются при обновлении браузера).

С июля 2010 года сертификационные центры перешли на использование ключей 2048bit RSA Keys, поэтому для корректной работы всех новых сертификатов необходимо устанавливать новые корневые сертификаты.

Если новые корневые сертификаты не установлены — это может вызвать проблемы с корректной установкой сертификата и распознаванием его некоторыми из браузеров.

Ссылки на странички центров сертификации, где можно скачать новые корневые сертификаты даны ниже.

Итак мы вплотную подошли к видам SSL сертификатов.

Какие виды SSL сертификатов существуют?

Между собой сертификаты отличаются свойствами и уровнем валидации.

Типы сертификатов по типу валидации

Сертификаты, подтверждающие только домен

Это самые простые сертификаты, это ваш выбор если сертификат вам нужен срочно, так как выпускаются они автоматически и моментально.

При проверке такого сертификата отсылается письмо со специальной ссылкой, по которой нужно кликнуть, чтобы подтвердить выпуск сертификата.

Важный момент, что это письмо может быть отправлено только на так называемый approver email, который вы указываете при заказе сертификата. И к адресу approver email есть определенные требования, он должен быть либо в том же домене для которого вы заказываете сертификат, либо он должен быть указан в whois домена.

Если вы указываете email в том же домене, что и сертификат, то указывать любой emal тоже нельзя, он должен соответствовать одному из шаблонов:

admin@

administrator@

hostmaster@

postmaster@

webmaster@

Еще один Важный момент: иногда сертификаты с моментальным выпуском попадают на дополнительную ручную проверку Центром сертификации, сертификаты для проверки выбираются случайным образом. Так что всегда стоит помнить, что есть небольшой шанс, что ваш сертификат будет выпущен не моментально.

Сертификаты SSL с валидацией домена выпускаются, когда центр сертификации проверил, что заявитель имеет права на указанное доменное имя. Проверка информации об организации не проводится и никакая информация об организации в сертификате не отображается.

Сертификаты с валидацией организации.

В таком сертификате уже будет указано название организации. Такой сертификат частное лицо получить не может. Срок выдачи таких сертификатов как правило от 3 до 10 рабочих дней, зависит от центра сертификации.

Процесс выдачи сертификатов OV

После получения запроса на выпуск сертификата с проверкой организации центр сертификации производит проверку, реально ли существует такая организация, как указано в CSR и принадлежит ли ей указанный домен.

Что проверяется в таких случаях?

У разных центров сертификации проверка несколько отличается, поэтому приведу общий список пунктов, которые могут быть проверены или запрошены:

Сертификаты с расширенной проверкой.

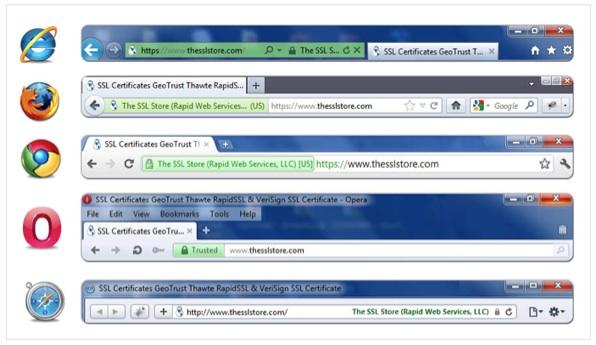

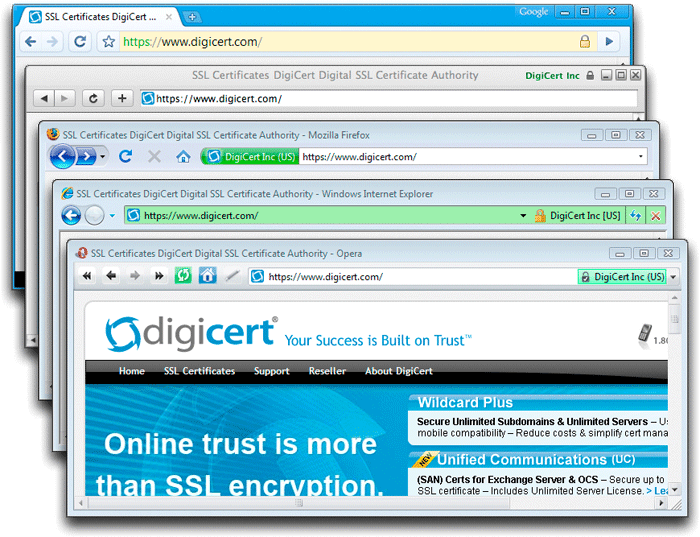

Это самые дорогие сертификаты и получить их сложнее всего. В таких сертификатах есть так называемый «green bar» — то есть при входе не сайт, где установлен такой сертификат в адресной строке браузера посетителя появится зеленая строка, в которой будет указано название организации, получившей сертификат.

Вот как это выглядит на сайте у Thawte.

Такие сертификаты обладают наибольшим уровнем доверия, среди продвинутых посетителей вашего сайта, поскольку сертификат указывает, что компания реально существует, прошла полную проверку и сайт действительно принадлежит ей.

Список того, что конкретно будут проверять такой же как и для сертификатов с проверкой организации.

EV сертификаты используются для всех типов бизнеса, в том числе для государственных и некоммерческих организаций. Для выпуска необходимо 10-14 дней.

Вторая часть правил актуальная для центра сертификации и описывает критерии, которым центр сертификации должен соответствовать перед тем, как получить разрешение на выпуск EV сертификата. Она называется, EV правила аудита, и каждый год происходит проверка на соответствие этим правилам.

Типы SSL сертификатов по своим свойствам.

Обычные SSL сертификаты

Тут все понятно, это сертификаты, которые выпускаются автоматически и подтверждают только домен. Подходят для всех сайтов.

Цена: от 20$ в год

SGC сертификаты

Wildcard сертификаты

Нужны в том случае, когда вам кроме основного домена нужно обеспечить шифрование также на всех поддоменах одного домена. Например: есть домен domain.com и вам нужно установить такой же сертификат на support.domain.com, forum.domain.com и billing.domain.com

Совет: посчитайте количество поддоменов, на которые нужен сертификат, иногда бывает выгодней купить отдельно несколько обычных сертификатов.

Цена: от 180$ в год. Как видите, если у вас меньше 9 поддоменов, то дешевле купить обычный сертификат, хотя в использовании будет удобней один wildcard.

SAN сертификаты

EV сертификаты

Сертификаты c поддержкой IDN

Как выбрать самый дешевый сертификат?

У Geotrust самые дешевые SAN сертификаты. Сертификаты с валидацией только сайта, а также wildcard выгоднее всего у RapidSSL. EV сертификаты самые дешевые также у Geotrust. SGC сертификаты есть только у Thawte и Verisign, но у Thawte дешевле.

Чем еще отличаются сертификаты между собой

Полезные утилиты:

В следующих частях постараюсь рассказать про остальные виды сертификатов.

Источник

SSL-сертификаты бывают разные

Рассказываем, что такое цифровые сертификаты, какими они бывают и какие с ними связаны проблемы

Чем отличается защищенное соединение от незащищенного – знает довольно большое количество людей. А вот дальше довольно часто начинается темный лес: откуда берется сертификат, чем один сертификат отличается от другого, в чем разница между SSL и TLS и кто это вообще такие, какое отношение сертификат имеет к безопасности и так далее.

В рамках этого поста мы попробуем ответить хотя бы на часть этих и подобных вопросов, а начнем все-таки издалека – с того, что значат HTTP и HTTPS в адресной строке.

Что такое HTTP и HTTPS и чем они отличаются

Когда кто-нибудь из нас заходит на какой-нибудь сайт в Интернете, просто читает его или вводит на нем какие-то данные, происходит обмен информацией между нашим компьютером и сервером, на котором размещен сайт. Происходит он в соответствии с протоколом передачи данных — набором соглашений, определяющих порядок обмена информацией между разными программами.

Протокол, который используется для передачи данных в сети и получения информации с сайтов, называется HTTP (англ. HyperText Transfer Protocol — протокол передачи гипертекста). У него существует расширение, которое называется HTTPS (англ. HyperText Transfer Protocol Secure — безопасный протокол передачи гипертекста). Его суть — в том, что расширение позволяет передавать информацию между клиентом и сервером в зашифрованном виде. То есть информация, которой обмениваются клиент и сервер, доступна только этому клиенту и этому серверу, а не третьим лицам (например, провайдеру или администратору Wi-Fi-сети).

Шифрование данных, которые передаются от клиента к серверу, происходит, в свою очередь, в соответствии со своим, криптографическим протоколом. Сначала для этого использовался протокол под названием SSL (англ. Secure Sockets). У него было несколько версий, но все они в какой-то момент подвергались критике из-за наличия проблем с безопасностью. В итоге была выпущена та версия, которая используется сейчас — ее переименовали в TLS (англ. Transport Layer Security). Однако название SSL прижилось лучше, и новую версию протокола до сих пор часто называют так.

Для того чтобы использовать шифрование, у сайта должен быть специальный сертификат, или, как он еще называется, цифровая подпись, который подтверждает, что механизм шифрования действительно надежен и соответствует протоколу. Индикаторами того, что у сайта такой сертификат есть, являются, помимо буквы «S» в HTTPS, зеленый замочек и надпись «Защищено» или название компании в адресной строке браузера.

Как сайту получить SSL-сертификат

Существует два способа. Способ первый — веб-мастер может издать и подписать сертификат самостоятельно, сгенерировав криптографические ключи. Такой сертификат будет называться самоподписанным (англ. Self-Signed). В этом случае соединение с сайтом также будет зашифровано, но при попытке зайти на сайт с таким сертификатом пользователю будет показано предупреждение, что сертификат — недоверенный (неподтвержденный центром или устаревший). Обычно в окне браузер показывает перечеркнутый замочек и выделенные красным буквы HTTPS, или выделяет красным и перечеркивает буквы HTTPS в поисковой строке — зависит от браузера.

Второй способ (и единственный правильный) — приобрести сертификат, подписанный каким-либо из доверенных центров сертификации (Certificate authority). Сертификационные центры изучают документы владельца сайта и его право на владение доменом — ведь, по идее, наличие сертификата должно также гарантировать пользователю, что ресурс, с которым он обменивается информацией, принадлежит реальной легитимной компании, зарегистрированной в определенном регионе.

Сертификационных центров существует довольно много, но авторитетные среди них можно пересчитать по пальцам. От репутации центра зависит то, насколько ему будут доверять компании-разработчики браузеров и как они будут отображать сайт с таким сертификатом. От вида сертификата, срока его действия и репутации центра и зависит цена на сертификат.

Какими бывают SSL-сертификаты

Сертификаты, подписанные центрами, делятся на несколько видов — в зависимости от уровня надежности, того, кто и как их может получить и, соответственно, цены.

Первый называется DV (англ. Domain Validation — проверка домена). Для его получения физическому или юридическому лицу нужно доказать, что они имеют некий контроль над доменом, для которого приобретается сертификат. Проще говоря, что они либо владеют доменом, либо администрируют сайт на нем. Этот сертификат позволяет установить защищенное соединение, но в нем нет данных об организации, которой он выдан, а для его оформления не требуется никаких документов. Процесс получения такого сертификата обычно занимает несколько минут.

Сертификаты более высокого уровня — OV (англ. Organization Validation — проверка организации). Такие сертификаты выдаются только юридическим лицам, и от них требуются документы, подтверждающие существование организации, — так подтверждается не только безопасность соединения с доменом, но и то, что домен принадлежит организации, указанной в электронном сертификате. Оформление может занимать несколько дней, пока проверяются все документы. Наличие DV или OV-сертификата у сайта в браузере отображается серым или зеленым замочком, словом Secure и буквами HTTPS в адресной строке.

И еще есть EV (англ. Extended Validation — расширенная проверка) — сертификаты самого высокого уровня. Такой сертификат также могут получить только юридические лица, предоставившие все необходимые документы, а отличительной особенностью является то, что название и локация организации отображаются зеленой надписью в адресной строке после зеленого замочка. Такие сертификаты пользуются наибольшим доверием у браузеров, но они и дороже всего. В основном их приобретают крупные компании. Даже банки часто приобретают их в основном не для основного сайта, а отдельно для домена своего сервиса онлайн-платежей.

Информацию о сертификате (кем выдан, когда и сколько действует) можно посмотреть, кликнув на название организации или надпись Secure — правда, это можно сделать не во всех браузерах.

Что может быть не так с сертификатами

Один из принципов, по которым основные разработчики браузеров, такие как Google и Mozilla, выстраивают свою политику — безопасность Интернета и пользовательских данных в нем. В этой связи осенью 2017 года Google анонсировала, что отныне будет маркировать все страницы, использующие HTTP-соединение, как «незащищенные», и, по сути, блокировать пользователям доступ к ним.

Фактически, это условие вынудило все сайты на HTTP в ускоренном темпе приобретать доверенные сертификаты. Соответственно, спрос на услуги сертификационных центров вырос в разы, а время на проверку документов последним, естественно, хотелось бы сократить, чтобы выдать как можно больше этих самых сертификатов. Поэтому многие из центров стали проводить проверку гораздо менее тщательно.

Результатом этого становится то, что надежные сертификаты получают далеко не самые надежные сайты. Так, Google провела расследование, по результатам которого выяснилось, что один из самых крупных и авторитетных центров выдал более 30 тыс. сертификатов, не осуществив при этом должной проверки. Последствия для центра не радужные: Google заявила, что перестанет считать доверенными все сертификаты, выданные центром, пока тот полностью не переделает всю систему проверки и не установит новые стандарты. Mozilla также планирует ужесточить верификацию сертификатов в своих браузерах и тем самым повлиять на требования к их выдаче.

Тем не менее пока полностью уверенным в надежности сертификата и получившей его организации быть нельзя. Даже если это EV-сертификат, внешне соответствующий всем требованиям безопасности, не стоит доверять тому, что написано зеленым шрифтом, безоговорочно.

С EV-сертификатами все даже особенно плохо: злоумышленник может зарегистрировать компанию с названием, подозрительно похожим на название какой-нибудь известной компании и получить для своего сайта EV-сертификат. В этом случае зелеными буквами в адресной строке будет написано как раз-таки название компании (очень похожее на название другой известной компании), что позволит злоумышленнику повысить доверие пользователя к фишинговому сайту. Поэтому никогда не забывайте об осторожности и соблюдении правил при использовании любой веб-страницы.

Источник

Что такое корневые сертификаты для Windows👨⚕️

Сертификаты – это как подтверждение того, что отправленное вам сообщение является оригинальным и не подделано.

Конечно, есть способы подделать подтверждения, такие как сертификат SuperFish от Lenovo, и мы поговорим об этом позже.

В этой статье объясняется, что такое корневые сертификаты в Windows и нужно ли их обновлять, поскольку Windows всегда показывает их как некритические обновления.

Как работает криптография с открытым ключом

Прежде чем говорить о корневых сертификатах, необходимо посмотреть, как работает криптография в случае веб-коннекта, между веб-сайтом и браузерами или между двумя людьми в форме сообщений.

Существует много типов криптографии, из которых два являются существенными и широко используются для различных целей.

Криптография с открытым ключом имеет открытый и закрытый ключи.

Сообщения могут быть декодированы и зашифрованы с использованием любого из двух.

Использование обоих ключей имеет важное значение для завершения связи.

Открытый ключ виден всем и используется, чтобы убедиться, что источник сообщения точно такой же, кем и является.

Открытый ключ шифрует данные и отправляется получателю, имеющему открытый ключ.

Получатель расшифровывает данные с помощью закрытого ключа.

Установлены доверительные отношения, и общение продолжается.

И открытый, и закрытый ключи содержат информацию об органах выдачи сертификатов, таких как EquiFax, DigiCert, Comodo и т. д.

Если ваша операционная система считает, что центр выдачи сертификатов заслуживает доверия, сообщения отправляются туда и обратно между браузером и веб-сайтами.

Если возникла проблема с идентификацией органа, выдавшего сертификат, или если срок действия открытого ключа истек или поврежден, вы увидите сообщение о том, что существует проблема с сертификатом веб-сайта.

Говоря о криптографии с открытым ключом, это похоже на банковское хранилище.

Он имеет два ключа – один с менеджером филиала и один с пользователем хранилища.

Хранилище открывается только в том случае, если две клавиши используются и совпадают.

Аналогично, открытый и закрытый ключи используются при установлении соединения с любым веб-сайтом.

Что такое корневые сертификаты в Windows?

Корневые сертификаты – это основной уровень сертификатов, который сообщает браузеру, что связь является подлинной.

Эта информация о том, что сообщение является подлинным, основана на идентификации органа по сертификации.

Ваша операционная система Windows добавляет несколько корневых сертификатов в качестве доверенных, чтобы ваш браузер мог использовать их для связи с веб-сайтами.

Это также помогает в шифровании обмена данными между браузерами и веб-сайтами и автоматически делает другие сертификаты действительными.

Таким образом, сертификат имеет много филиалов.

Например, если установлен сертификат от Comodo, он будет иметь сертификат верхнего уровня, который поможет веб-браузерам зашифрованным образом взаимодействовать с веб-сайтами.

В качестве ветви сертификата Comodo также включает сертификаты электронной почты, которым браузеры и почтовые клиенты будут автоматически доверять, поскольку операционная система пометила корневой сертификат как доверенный.

Корневые сертификаты определяют необходимость открытия сеанса связи с веб-сайтом.

Когда веб-браузер подходит к веб-сайту, сайт дает ему открытый ключ.

Браузер анализирует ключ, чтобы узнать, кто является центром выдачи сертификатов, доверен ли этот орган в соответствии с Windows, срок действия сертификата (если сертификат все еще действителен) и тому подобное, прежде чем переходить на связь с веб-сайтом.

Если что-то выходит из строя, вы получите предупреждение, и ваш браузер может заблокировать все коммуникации с веб-сайтом.

С другой стороны, если все в порядке, сообщения отправляются и принимаются браузером по мере связи.

При каждом входящем сообщении браузер также проверяет сообщение с помощью своего личного ключа, чтобы убедиться, что оно не является мошенническим.

Он отвечает только в том случае, если может расшифровать сообщение, используя собственный закрытый ключ. Таким образом, оба ключа необходимы для продолжения связи.

Кроме того, все сообщения передаются в зашифрованном режиме.

Заключение

Корневые сертификаты важны для того, чтобы ваши браузеры могли общаться с веб-сайтами.

Если вы удалите все доверенные сертификаты из любопытства или в целях безопасности, вы всегда будете получать сообщение о том, что у вас ненадежное соединение.

Вы можете загрузить доверенные корневые сертификаты с помощью программы корневых сертификатов Microsoft Windows, если считаете, что у вас нет всех необходимых корневых сертификатов.

Вы должны всегда проверять некритические обновления время от времени, чтобы видеть, доступны ли обновления для корневых сертификатов. Если да, загрузите их только с помощью Центра обновления Windows, а не со сторонних сайтов.

Также существуют поддельные сертификаты, но шансы на получение поддельных сертификатов ограничены – только когда производитель вашего компьютера добавляет один в список доверенных корневых сертификатов, как это сделала Lenovo, или когда вы загружаете корневые сертификаты со сторонних веб-сайтов.

Лучше придерживаться Microsoft и позволить ей обрабатывать корневые сертификаты, а не самостоятельно устанавливать их из любой точки Интернета.

Вы также можете увидеть, является ли корневой сертификат доверенным, открыв его и выполнив поиск по названию органа, выдавшего сертификат.

Если авторитет кажется известным, вы можете установить его или сохранить.

Если вы не можете разглядеть орган, выдавший сертификат, лучше удалить его.

Источник

Содержание

- Что такое сертификаты Windows 10

- Где хранятся сертификаты

- Просмотр сертификатов

Что такое сертификаты Windows 10

Сертификат — это зашифрованные файлы с личной информацией, посредством которых обеспечивается безопасный обмен данными в сети между сторонами, участвующими в таком обмене. Благодаря сертификатам пользователь или субъект может быть идентифицирован издателем или владельцем. По такому принципу работают сайты государственных услуг. Для подачи запроса на получение какого-либо документа нет необходимости лично ехать в госорган и предоставлять паспорт, ваша личность подтверждается с помощью цифрового сертификата.

Сертификат включает в себя поле открытый ключ владельца, в который пользователем вносятся данные и после чего передаются в зашифрованном виде. Для открытия сообщений и их расшифровки владелец использует закрытый ключ. Сертификаты выдаются центром сертификации (удостоверяющим центром) — органом или организацией которые, как правило, являются сторонними издателями сертификатов.

Где хранятся сертификаты

Для хранения сертификатов используются специальные хранилища. В системе они представлены обычно 2-мя типами:

- хранилище локального компьютера

- хранилище текущего пользователя.

Пользователь с правами администратора имеет возможность просмотра всех хранилищ. Обычные пользователи, не обладающие правами администратора, имеют доступ лишь ко второму типу.

В хранилище локального компьютера содержатся сертификаты глобальные для всех пользователей, а в хранилище текущего пользователя находятся сертификаты для конкретной учетной записи.

В свою очередь хранилища внутри разделяются на вложенные хранилища, т.е. сертификаты группируются в зависимости от назначения сертификата.

Сертификаты для текущего пользователя наследуют содержимое хранилищ с сертификатами локального компьютера.

Просмотр сертификатов

Если в работе с сертификатами перед вами встал вопрос о необходимости их просмотра, проверки каких-либо свойств или просто из любопытства ниже мы рассмотрим доступные для этих целей способы.

С помощью консоли управления

На клавиатуре наберите сочетание клавиш Win+R → в строку открыть введите «MMC» → Ok. Если на экран будет выведено окно контроля учетных записей нажмите кнопку «Да», тем самым дав разрешение на внесение изменений приложением.

После открытия консоли в меню Файл → выберите Добавить или удалить оснастку.

В открывшемся окне справа вы увидите список доступных оснасток. Выберите Сертификаты → нажмите кнопку Добавить.

Далее будет предложено выбрать какими сертификатами нужно управлять. Выберите «учетной записи компьютера» → Далее.

Если вы не являетесь администратором компьютера управление сертификатами можно будет осуществлять только для учетной записи пользователя под которой был выполнен вход в систему.

В следующем окне оставьте выбранным параметр «локальным компьютером» → нажмите кнопку Готово.

Вы вернетесь к окну Добавление и удаление оснасток, где в выбранных оснастках (слева) появятся Сертификаты (локальный компьютер) → нажмите Ok.

В Корне консоли разверните список каталогов. Все установленные сертификаты будут отсортированы по типам. Раскрыв нужный тип можно выполнить просмотр, экспорт, импорт или удаление сертификатов.

Диспетчер сертификатов

Для просмотра сертификатов пользователя можно воспользоваться командой certmgr.msc (сертификаты локального компьютера можно открыть командой certlm.msc) введя ее в диалоговое окно Выполнить. После чего будет открыт диспетчер сертификатов. Для просмотра нужного типа щелкните по сертификату в левой части окна.

Internet Explorer

Запустите браузер Internet Explorer (например, найдя его через кнопку Поиск на панели задач) → щелкните по значку в виде шестеренки Сервис (или Alt+X) → Свойства браузера.

В окне Свойств браузера перейдите ко вкладке Содержание → в разделе Сертификаты щелкните одноименную кнопку.

В открывшемся окне можно управлять установленными сертификатами (! не имея при этом прав администратора в системе). Для удобства просмотра можно отфильтровать их по назначению либо воспользоваться вкладками, группирующими сертификаты по типу.

Окно свойство браузера можно также открыть через Панель управления. Для этого откройте классическую Панель управления → Свойства браузера → Содержание → Сертификаты.

Цифровой сертификат безопасности: для чего это нужно?

SSL (Secure Socket Layer) — протокол шифрования данных, которыми обмениваются клиент и сервер, — стал наиболее распространённым методом защиты в Интернете. Некогда он был разработан компанией Netscape. Безопасный обмен обеспечивается за счёт шифрования и аутентификации цифрового сертификата. Цифровой сертификат — файл, который уникальным образом идентифицирует серверы. Обычно цифровой сертификат подписывается и заверяется специализированными центрами. Их называют центрами сертификации или удостоверяющими центрами.

Что такое SSL-сертификат?

Таким образом, назначение SSL-сертификата — обеспечить безопасное соединение между сервером и браузером пользователя, надёжно защитить данные от перехвата и подмены. Сертификат используется для шифрования данных и идентификации сайта при установлении защищённого соединения HTTPS.

Информация передаётся в зашифрованном виде, и расшифровать её можно только с помощью специального ключа, являющегося частью сертификата. Тем самым гарантируется сохранность данных. Посетители сайта вправе ожидать, что защита их информации, если она важная, будет обеспечена с помощью SSL-сертификата. Они могут покинуть ваш сайт, если видят, что он не защищён. Если сайт имеет SSL-сертификат, то в строке состояния браузера отображается значок в виде замка.

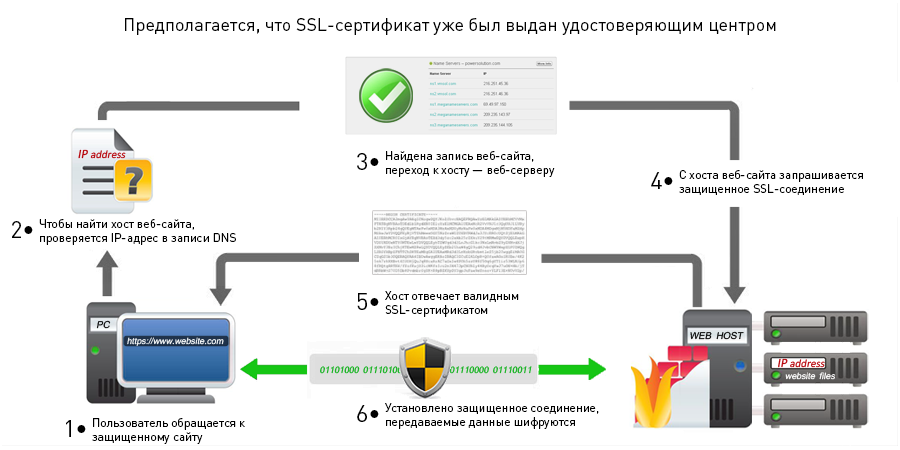

Как работает HTTPS (схема действия SSL):

— Пользователь заходит на защищённый сайт;

— Выполняется проверка DNS и определение IP-адреса хоста веб-сайта;

— Запись веб-сайта найдена, переход на веб-сервер хоста;

— Запрос безопасного SSL-соединения с хоста веб-сайта;

— Хост отвечает валидным SSL-сертификатом;

— Устанавливается защищённое соединение, передаваемые данные шифруются.

Защита для бизнеса и клиентов

SSL-сертификаты используют не только банки и финансовые организации, платёжные системы и такие государственные порталы, как сайт Федеральной налоговой службы (ФНС) и gosuslugi.ru, но также интернет-магазины и даже частные лица и индивидуальные предприниматели.

Какую выгоду даёт использование SSL-сертификата бизнесу? Поскольку при использовании сертификатов и протокола SSL принимаемые и отправляемые при посещении сайтов данные шифруются, применяется процедура аутентификации, это даёт пользователям определенную уверенность в том, что вводимые ими персональные данные, такие как номера телефонов и банковских карт, не попадут не в те руки. Благодаря своей уникальности SSL-сертификаты также значительно затрудняют использование кибермошенниками фишинговых схем.

Владелец сайта также может не беспокоиться о том, что данные клиентов утекут на сторону в результате перехвата или атаки типа «человек посередине», и репутация бизнеса и даже дальнейшее существование компании окажется под угрозой.

1. Стандартный HTTP заменяется на HTTPS. Это говорит о том, что в соединении между сервером и браузером используется SSL.

2. Адресная строка становится зелёной, показывая, что на веб-сайте используется Extended Validation SSL.

3. Жёлтый замок с закрытой дужкой означает, что соединение между сервером и браузером защищено. Если замок открыт или отсутствует, то соединение не использует SSL.

4. В случае использования сертификата Extended Validation SSL, в адресной строке показывается название компании.

SSL-сертификат гарантирует защиту всей информации, которой сайт обменивается с браузером пользователя. И тем самым защищает ваш бизнес. Это особенно важно при финансовых операциях, онлайновых транзакциях. Косвенные выгоды — рост доверия к вашему бизнесу, увеличение продаж, защита деловой информации.

В конечном счёте SSL-сертификат помогает завоевать доверие клиентов. Если они знают, что их информация защищена, то с большей вероятностью захотят иметь дело с вашей компанией.

По данным исследования, проведённого компанией GlobalSign, 84% пользователей не стали бы делать покупки на сайте без защищённого соединения. 48% проверяют перед вводом персональных данных, насколько безопасен сайт.

Значок замка и буквы HTTPS в URL вашего сайта говорят о его безопасности. А зелёная адресная строка сайта с сертификатом Extended Validation SSL — ещё более верное свидетельство надёжности ресурса. Посетители будут знать, что зашли именно на тот сайт, и вводимая ими информация останется приватной.

Кроме того, сайты, подтверждённые сертификатами, занимают более высокие позиции в результатах выдачи поисковых систем по сравнению с конкурентами без SSL. В 2014 году компания Google объявила о том, что будет учитывать использование HTTPS (буква S как раз и обозначает применение SSL-сертификата) при ранжировании сайтов. То есть, если у сайта нет SSL-сертификата, он не займёт высокие позиции в результатах поисковой выдачи и не сможет привлечь большого числа посетителей.

Где купить SSL-сертификат?

Как правило, партнёры имеют договоры с разными удостоверяющими центрами, что позволяет подобрать оптимальный по цене (в рублях) и характеристикам сертификат, получить скидки и помощь опытных специалистов при выборе сертификата и установке его на сервер. Для ряда клиентов важен бренд, название компании в сертификате.

Чтобы увидеть детальную информацию о SSL-сертификате, пользователю достаточно щёлкнуть мышью на значке замка и выбрать в меню «Просмотр сертификата». Браузеры могут различаться, но сертификат всегда содержит одну и ту же информацию.

Не все SSL-сертификаты платные. Например, при регистрации домена или покупке хостинга, клиенты REG.RU могут получить SSL-сертификат бесплатно. Также приятный бонус доступен при подключении к «Яндекс.Кассе». Стоит отметить, что бесплатный сертификат выдаётся на один год.

По данным Netkraft, в 2015 году около трети SSL-сертификатов в мире было выдано компанией Symantec, опередившей GoDaddy на 10%. На первую тройку удостоверяющих центров (CA) приходится свыше 3/4 используемых в Интернете SSL–сертификатов.

По нашим подсчётам, только по доменам второго уровня, в 2015 году в доменной зоне .RU использовалось около 144 тыс. SSL-сертификатов. Лишь 30% из них валидны, то есть проверены УЦ. Все остальные не гарантируют защиту от перехвата пользовательских данных. Объём продаж SSL-сертификатов в России достигает около 6,2 млрд руб. в год. Согласно информации Mozilla, по данным на декабрь 2015 года, в мире на 40% сайтов и при 65% транзакций использовался HTTPS.

Выдаёт SSL-сертификат удостоверяющий центр — независимая сторона, проверяющая достоверность указанных в сертификате сведений: действительно ли доменное имя принадлежит компании или физическому лицу, на которые оно зарегистрировано; подлинность сайта, для которого был выпущен SSL-сертификат и др.

Уровни проверки SSL-сертификатов

Следующий уровень — сертификат OV (Organization validation) для организаций, применяемый для проверки связи между доменным именем, хозяином домена и использующей сертификат компанией. То есть такой сертификат удостоверяет не только доменное имя, но и то, что сайт принадлежит действительно существующей организации.

Для более качественной проверки компании и её полномочий на приобретение сертификатов используются так называемые сертификаты с расширенной проверкой — EV (Extended validation). Это самый престижный вид сертификатов. Такие сертификаты вызывают больше всего доверия. Например, DigiCert, один из ведущих удостоверяющих центров, продаёт сертификаты OV и EV. Партнёры GlobalSign предлагают SSL-сертификаты разного уровня, включая самый высокий.

После установки сертификата расширенной проверки адресная строка в браузере становится зелёной — это визуальный индикатор надёжности сайта. В таком сертификате указано название организации и название удостоверяющего центра, выпустившего сертификат.

Эта схема показывает доли сертификатов DV, OV и EV у основных удостоверяющих центров. Сертификаты DV составляют около 70% от сертификатов всех типов, на EV приходится менее 5%.

Бывают сертификаты для одного, нескольких доменов (SAN) и сертификаты для всех прямых поддоменов выбранного домена (Wildcard).

SSL-сертификаты в России

По данным аналитического сервиса StatOnline.ru, из 3 286 782 сайтов в зоне .RU (на конец февраля) только около 60 тыс. (или примерно 1,8%) ресурсов имеются SSL-сертификаты, проверенные удостоверяющими центрами. Остальные используют самоподписные, невалидные сертификаты, или вообще отказываются от такого вида защиты.

REG.RU и один из старейших международных удостоверяющих центров GlobalSign запустили программу популяризации защищённой передачи данных в Интернете. Она рассчитана как на владельцев интернет-ресурсов, так и на рядовых пользователей из России и СНГ.

Вместе с GlobalSign мы намерены сформировать культуру защищённой передачи информации. Ключевой элемент программы — повышение доступности технологий SSL и предоставление владельцам сайтов актуальных инструментов защиты.

На SSL-сертификаты обратили внимание и в руководстве страны. По информации СМИ, в России может быть создан собственный государственный удостоверяющий центр для их выдачи. Как сообщается, такая работа уже идёт. Но для этого придётся обязать производителей браузеров предустанавливать в свои продукты специальный корневой сертификат.

Так в чём ценность HTTPS и SSL? Зачем это нужно, когда посетителям сайта не требуется вводить конфиденциальную информацию или осуществлять платежи? Хотя бы затем, чтобы повыше подняться в результатах поиска. Да и доверие пользователей — фактор, который нельзя сбрасывать со счетов. Технически дополнить сайт SSL несложно, да и финансово это необременительно. SSL-сертификат — простой и экономичный способ защитить ваш сайт и онлайн-транзакции, сделать его более безопасным для пользователей. Сегодня SSL стал одной из самых важных мер обеспечения безопасности сайтов и признанным во всём мире отраслевым стандартом.

Добавил(а) microsin

В мире компьютеров существуют цифровые сертификаты, назначение которых примерно то же самое — они четко идентифицируют принадлежность к какому-то лицу, чаще юридическому. Сертификатами часто снабжаются программы или драйверы, чтобы удостоверить их подлинность — тот факт, что они были выпущены определенным, доверенным производителем программного обеспечения. Выдают сертификаты и подтверждают их подлинность специальные международные центры сертификации (Certificate Authority или CA), которые берут деньги за выдачу сертификатов. Все безусловно доверяют этим CA как независимому арбитру. Сам сертификат представляет из себя публичный ключ — специальным образом сгенерированную псевдослучайную, уникальную последовательность данных. Например, сертификатом может быт такой текстовый файл (формат Base-64 X.509):

——BEGIN CERTIFICATE——

MIIE6jCCA9KgAwIBAgIQdB7KfpVPv65NIapf4sT0FjANBgkqhkiG9w0BAQUFADBi

Y2UwHhcNMDYwMTE2MTYzNDMwWhcNMTEwMTE2MTY0MjE1WjBiMRMwEQYKCZImiZPy

…

Y/DDITB1tiiW19A8wNCc/LnScOmn8XZUJYI8AUTOasKK2SGvhQpcZBy+RPD2QUDO

Yy5XK/kWKQE4jtOVkRA=

——END CERTIFICATE——

Сертификаты функционально связаны с криптографией. С точки зрения криптографии сертификат — цифровой документ, подтверждающий соответствие между открытым ключом и информацией, идентифицирующей владельца ключа. Сертификат содержит информацию о владельце ключа, сведения об открытом ключе, его назначении и области применения, название центра сертификации и т. д. Открытый ключ (сертификат) может быть использован для организации защищенного канала связи с владельцем двумя способами:

— для проверки подписи владельца (аутентификация)

— для шифрования посылаемых ему данных (конфиденциальность)

Существует две модели организации инфраструктуры сертификатов: централизованная (PKI) и децентрализованная (PGP). В централизованной модели существуют корневые центры сертификации, подписям которых обязан доверять каждый пользователь. В децентрализованной модели каждый пользователь самостоятельно выбирает, каким сертификатам он доверяет и в какой степени.

Децентрализованная модель обеспечивает шифрование с применением двух ключей: закрытого и открытого. Чтобы реализовать обмен данных с использованием децентрализованной модели необходимо, чтобы отправитель имел у себя открытый ключ, а адресат — закрытый. Отправитель шифрует данные с помощью открытого ключа адресата и отправляет их адресату. Адресат, получив данные, расшифровывает их с помощью своего закрытого ключа. Математически ключи подобраны так, что имея один очень сложно, даже почти невозможно восстановить другой. Закрытый ключ следует хранить у себя, а открытый — раздавать клиентам, которые отправляют вам зашифрованные данные.

Управлять сертификатами в Windows можно специальной оснасткой — см. «Где просмотреть установленные в системе сертификаты».

Данный материал является переводом оригинальной статьи «ATA Learning : Michael Soule : Manage Certs with Windows Certificate Manager and PowerShell».

Работа с сертификатами обычно является одной из тех дополнительных задач, которые вынужден брать на себя системный администратор Windows. Диспетчер Сертификатов Windows (Windows Certificate Manager) — это один из основных инструментов, который позволяет выполнять эту работу.

В этой статье мы рассмотрим работу с сертификатами применительно к операционной системе Windows. Если же вы хотите узнать больше о том, как работают сертификаты в целом, ознакомьтесь с сопутствующей статьей «Your Guide to X509 Certificates».

Понимание хранилищ сертификатов

В диспетчере сертификатов Windows все сертификаты находятся в логических хранилищах, называемых «хранилищами сертификатов». Хранилища сертификатов – это «корзины», в которых Windows хранит все сертификаты, которые в настоящее время установлены, и сертификат может находиться более чем в одном хранилище.

К сожалению, хранилища сертификатов — не самая интуитивно понятная концепция для работы. О том, как различать эти хранилища и как с ними работать, вы прочитаете ниже.

Каждое хранилище находится в Реестре Windows и в файловой системе. При работе с сертификатом в хранилище вы взаимодействуете с логическим хранилищем, не изменяя напрямую реестр или файловую систему. Этот более простой способ позволяет вам работать с одним объектом, в то время как Windows заботится о том, как представить этот объект на диске.

Иногда можно встретить хранилища сертификатов, называемые физическими или логическими хранилищами. Физические хранилища ссылаются на фактическую файловую систему или место в реестре, где хранятся разделы реестра и / или файл(ы). Логические хранилища — это динамические ссылки, которые ссылаются на одно или несколько физических хранилищ. С логическими хранилищами намного проще работать, чем с физическими хранилищами для наиболее распространенных случаев использования.

Windows хранит сертификаты в двух разных областях — в контексте пользователя и компьютера. Сертификат помещается в один из этих двух контекстов в зависимости от того, должен ли сертификат использоваться одним пользователем, несколькими пользователями или самим компьютером. В остальной части этой статьи сертификат в контексте пользователя и компьютера будет неофициально называться сертификатами пользователей и сертификатами компьютеров.

Сертификаты пользователей

Если вы хотите, чтобы сертификат использовался одним пользователем, то идеальным вариантом будет хранилище пользовательских сертификатов внутри Диспетчера сертификатов Windows. Это общий вариант использования процессов аутентификации на основе сертификатов, таких как проводной IEEE 802.1x.

Сертификаты пользователей находятся в профиле текущего пользователя и логически отображаются только в контексте этого пользователя. Сертификаты пользователей «сопоставлены» и уникальны для каждого пользователя даже в одних и тех же системах.

Компьютерные сертификаты

Если сертификат будет использоваться всеми пользователями компьютера или каким-либо системным процессом, его следует поместить в хранилище в контексте компьютера. Например, если сертификат будет использоваться на веб-сервере для шифрования связи для всех клиентов, размещение сертификата в контексте компьютера будет подходящим вариантом.

Вы увидите, что хранилище сертификатов компьютера логически сопоставлено для всех пользовательских контекстов. Это позволяет всем пользователям использовать сертификаты в хранилище сертификатов компьютера в зависимости от разрешений, настроенных для закрытого ключа.

Сертификаты компьютера находятся в кусте реестра локального компьютера и в подкаталогах ProgramData. Сертификаты пользователя находятся в кусте реестра текущего пользователя и в подкаталогах AppData. Ниже вы можете увидеть, где каждый тип хранилища находится в реестре и файловой системе.

| Контекст | Путь реестра | Объяснение |

|---|---|---|

| User | HKEY_CURRENT_USER SOFTWAREMicrosoftSystemCertificates |

Физическое хранилище для пользовательских открытых ключей |

| User | HKEY_CURRENT_USER SOFTWAREPoliciesMicrosoftSystemCertificates |

Физическое хранилище для пользовательских открытых ключей, установленных объектами групповой политики Active Directory (AD) (GPO) |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREMicrosoftSystemCertificates |

Физическое хранилище общедоступных ключей для всей машины |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREMicrosoftCryptographyServices |

Физическое хранилище ключей, связанных с определенной службой |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREPoliciesMicrosoftSystemCertificates |

Физическое хранилище открытых ключей для всей машины, установленных объектами групповой политики. |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREMicrosoftEnterpriseCertificates |

Физическое хранилище общедоступных ключей, установленных корпоративными контейнерами PKI в домене AD |

| Контекст | Расположение файла | Объяснение |

|---|---|---|

| User | $env:APPDATAMicrosoftSystemCertificates | Физическое хранилище для пользовательских открытых ключей и указателей на закрытые ключи |

| User | $env:APPDATAMicrosoftCrypto | Физическое хранилище для контейнеров закрытых ключей для конкретных пользователей |

| Computer | $env:ProgramDataMicrosoftCrypto | Физическое хранилище для контейнеров закрытых ключей для всей машины |

Предварительные требования

В оставшейся части этой статьи вы найдете несколько примеров, демонстрирующих взаимодействие с хранилищами сертификатов Windows. Чтобы воспроизвести эти примеры, убедитесь, что выполняются следующие требования:

- Windows Vista, Windows Server 2008 или более новая операционная система. В показанных примерах используется Windows 10 Корпоративная версии 1903.

- Знакомство с PowerShell. Хотя это и не обязательно, этот язык будет использоваться для ссылки на сертификаты, где это необходимо. Все показанные примеры были созданы с помощью Windows PowerShell 5.1.

- Вам не потребуется устанавливать какие-либо специальные сертификаты, но использование самозаверяющего сертификата полезно.

Управление сертификатами в Windows

В Windows есть три основных способа управления сертификатами:

- Оснастка консоли управления Microsoft (MMC) сертификатов (certmgr.msc)

- PowerShell

- Инструмент командной строки certutil

В этой статье вы узнаете, как управлять сертификатами с помощью оснастки Certificates MMC и PowerShell. Если вы хотите узнать больше о том, как использовать certutil, ознакомьтесь с документацией Microsoft.

PowerShell против диспетчера сертификатов Windows

Поскольку в Windows можно управлять сертификатами несколькими способами, встаёт вопрос выбора, что лучше использовать — GUI (MMC) или командную строку с PowerShell.

Во-первых, рассмотрим жизненный цикл сертификата. Если вы собираетесь установить или удалить один сертификат только один раз, рассмотрите возможность использования MMC. Но если вы управляете несколькими сертификатами или выполняете одну и ту же задачу снова и снова, использование командной строки может оказаться правильным решением. Даже если вы не умеете писать сценарии PowerShell, вам стоит этому научиться, если у вас есть много разных сертификатов, которыми нужно управлять.

Давайте сначала посмотрим, как обнаружить сертификаты, установленные в Windows, с помощью диспетчера сертификатов и PowerShell.

Использование диспетчера сертификатов Windows (certmgr.msc)

Чтобы просмотреть сертификаты с помощью MMC, откройте Диспетчер сертификатов: откройте меню «Пуск» и введите certmgr.msc. Это вызовет Windows Certificates MMC. Это начальное представление предоставит обзор всех логических хранилищ, отображаемых в левом окне.

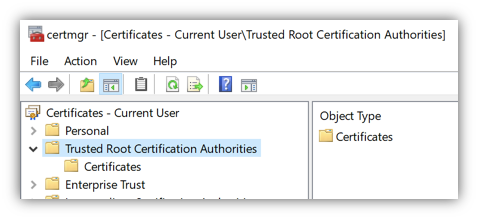

На снимке экрана ниже видно, что выбрано логическое хранилище доверенных корневых центров сертификации

Просмотр физических хранилищ

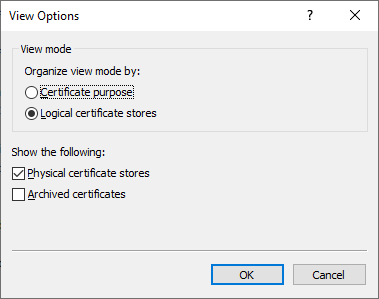

По умолчанию Диспетчер сертификатов Windows не отображает физические хранилища. Чтобы показать их, в верхнем меню оснастки выбирайте «View» > «Options«. Затем вы увидите варианты отображения физических хранилищ сертификатов. Включение этого параметра упрощает определение конкретных путей в Windows.

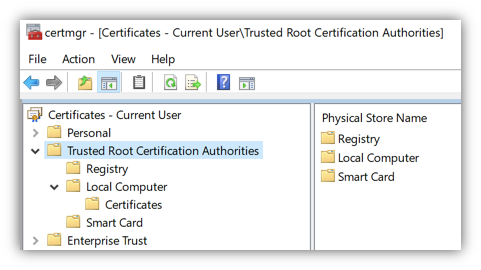

Теперь вы можете видеть, что дополнительные контейнеры показаны в примере логического хранилища доверенных корневых центров сертификации, показанном ранее. Сертификаты по-прежнему сгруппированы относительно их логических хранилищ, но теперь вы можете увидеть физическое хранилище «Реестр».

Проверка атрибутов в диспетчере сертификатов Windows

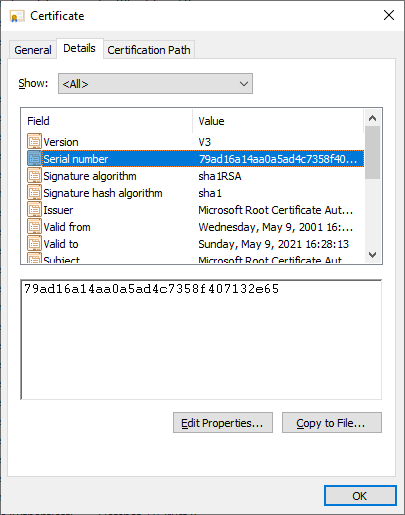

Есть много атрибутов сертификата, которые вы можете увидеть при просмотре их с помощью MMC. Например, вы, вероятно, захотите выбрать определенные сертификаты по их атрибутам. Самый простой способ сделать это — указать Serial Number сертификата или значение Thumbprint. Если сертификат был подписан центром сертификации (CA), при выдаче он будет иметь серийный номер. Thumbprint вычисляется каждый раз при просмотре сертификата.

Вы можете увидеть некоторые атрибуты сертификата, открыв его в MMC, как показано ниже.

Следует отметить одну важную особенность — встроенные закрытые ключи. Сертификаты в Windows также могут иметь соответствующий закрытый ключ. Эти закрытые ключи хранятся в соответствующих физических хранилищах в виде зашифрованных файлов.

Чтобы быстро отличать сертификаты с соответствующим закрытым ключом и без него, посмотрите на значок сертификата. В Диспетчере сертификатов Windows, если значок просто выглядит как лист бумаги с лентой, соответствующий закрытый ключ отсутствует. Если у сертификата есть закрытый ключ, вы увидите ключ на значке MMC, и ключ в нижней части вкладки «Общие» при открытии сертификата

Использование PowerShell по физическому хранилищу

Как и в случае с MMC, вы можете просматривать сертификаты и управлять ими с помощью PowerShell. Давайте сначала проверим сертификаты в их физических хранилищах (реестр и файловая система).

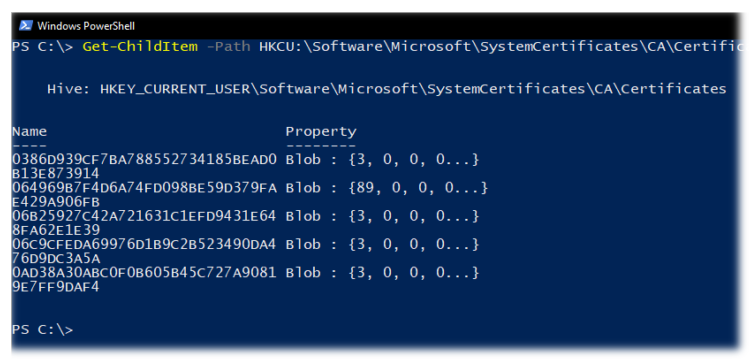

Используя PowerShell командлет Get-ChildItem, вы можете перечислить все ключи и значения внутри родительского пути в реестре. Приведенная ниже команда перечислит все сертификаты вошедшего в систему пользователя в логическом хранилище промежуточных центров сертификации.

Get-ChildItem -Path 'HKCU:SoftwareMicrosoftSystemCertificatesCACertificates'

Каждая запись в кусте реестра, который вы видите, будет соответствовать отпечатку сертификата доверенного центра сертификации и его сертификату в соответствующем свойстве. Вы можете увидеть пример вывода ниже.

Другое распространенное хранилище — это Personal store. Ваши сертификаты для этого хранилища находятся в файловой системе, а не в реестре. В следующих командах мы покажем эти различные физические пути и их цели.

Каждый файл в каталоге, возвращенный приведенной ниже командой, соответствует сертификату, установленному в личном хранилище текущего пользователя.

Get-ChildItem -Path $env:APPDATAMicrosoftSystemCertificatesMyCertificates

Каждый файл, возвращаемый в приведенной ниже команде, является ссылкой на объект для закрытого ключа, созданный поставщиком хранилища ключей (KSP). Имя файла соответствует идентификатору ключа субъекта сертификата. К каждому устанавливаемому вами закрытому ключу будет добавлен соответствующий файл.

Get-ChildItem -Path $env:APPDATAMicrosoftSystemCertificatesMyKeys

Каждый файл в каталоге, возвращаемый следующей командой, является уникальным контейнером для зашифрованного закрытого ключа, созданного KSP. Нет прямой связи между именем файла и сертификатом, но файл является целью указателя в предыдущей команде.

Get-ChildItem -Path $env:APPDATAMicrosoftCryptoKeys

Использование PowerShell по логическому хранилищу

Поскольку работа с сертификатами на их физических путях встречается редко, в остальных примерах вы будете работать с логическими хранилищами.

PowerShell может получить доступ к логическим хранилищам Windows с помощью PSDrive-объекта «Cert:«, который сопоставляет сертификаты с физическими хранилищами так же, как это делает MMC.

К сожалению, MMC и «Cert:» не маркируют логические хранилища одинаково. Ниже вы можете увидеть сравнительную таблицу общих хранилищ и их названий как в MMC, так и в «Cert:» PSDrive.

| Cert: | Certificates MMC |

|---|---|

| My | Personal |

| Remote Desktop | Remote Desktop |

| Root | Trusted Root Certification Authorities |

| CA | Intermediate Certification Authorities |

| AuthRoot | Third-Party Root Certification Authorities |

| TrustedPublisher | Trusted Publishers |

| Trust | Enterprise Trust |

| UserDS | Active Directory User Object |

Выбор сертификатов

Когда вы работаете с сертификатами, вам понадобится способ фильтрации и выбора сертификатов для выполнения определенных операций. В большинстве случаев вы будете фильтровать и выбирать сертификаты на основе значения определенного расширения.

Для следующих примеров вам нужно начать с перечисления всех установленных сертификатов в хранилище корневого ЦС.

Get-ChildItem -Path 'Cert:CurrentUserRoot'

Возвращенные объекты будут объектами сертификатов, которые вы можете использовать в следующих примерах.

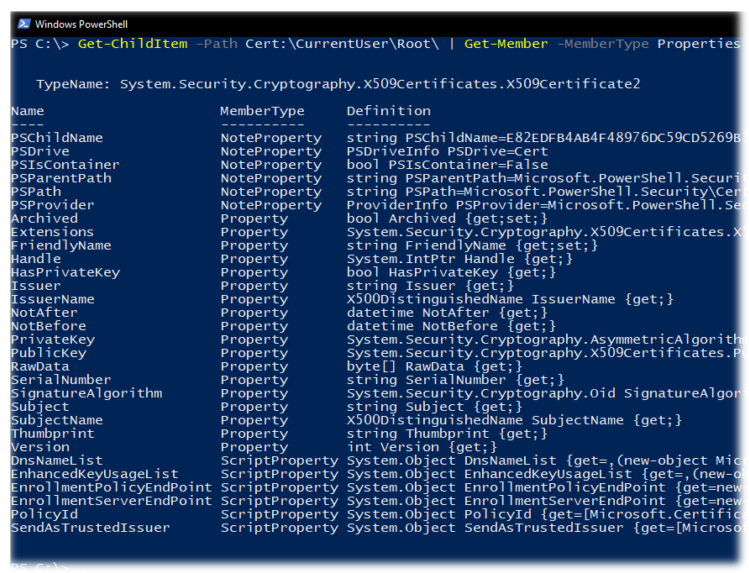

Общие расширения уже доступны как свойства объектов сертификата. В приведенном ниже примере вы используете Get-Member для вывода списка всех свойств возвращаемых объектов.

Get-ChildItem -Path 'Cert:CurrentUserRoot' | Get-Member -MemberType Properties

Как видим, некоторые из этих расширений, например «Issuer», помогают найти сертификат, который вы ищете. Расширения предоставляют информацию о сертификате, например, кому он выдан, для чего его можно использовать и любые ограничения на него.

В более сложных случаях использования вам может понадобиться найти сертификаты других расширений, таких как используемый шаблон сертификата. Сложность в том, что значения этих расширений возвращаются как массив целых чисел. Эти целые числа соответствуют содержимому в кодировке ASN.1.

Покажем пример взаимодействия с свойствами типа ScriptProperty. В приведенной ниже команде вы извлекаете Key Usages.

((Get-ChildItem -Path 'Cert:CurrentUserRoot' | Select -First 1).Extensions | Where-Object {$_.Oid.FriendlyName -eq 'Key Usage'}).format($true)

Новая часть, которую мы вводим в приведенной выше команде, — это метод форматирования, который выполняет декодирование ASN.1. Вы передаете ему логическое значение (например, $true), чтобы определить, хотим ли мы, чтобы возвращаемый объект был однострочным или многострочным.

Попробуем использовать значение Thumbprint из сертификата в приведенной ниже команде. Значение Thumbprint устанавливается как переменная PowerShell и используется для выбора конкретного сертификата в приведенных ниже командах.

$thumb = "cdd4eeae6000ac7f40c3802c171e30148030c072"

Get-ChildItem -Path 'Cert:CurrentUserRoot' | Where-Object {$_.Thumbprint -eq $thumb}

Создание самозаверяющих (self-signed) сертификатов с помощью PowerShell

PowerShell может создавать самозаверяющие (self-signed) сертификаты с помощью командлета New-SelfSignedCertificate. Самозаверяющие сертификаты полезны для тестирования, поскольку они позволяют генерировать пару открытого и закрытого ключей без использования центра сертификации.

Теперь давайте создадим самозаверяющий сертификат в хранилищах текущего пользователя и локального компьютера, чтобы использовать его в примерах для следующих шагов.

В приведенном ниже примере PowerShell создает пару открытого и закрытого ключей, самозаверяющий сертификат и устанавливает их все в соответствующие хранилища сертификатов.

New-SelfSignedCertificate -Subject 'User-Test' -CertStoreLocation 'Cert:CurrentUserMy'

New-SelfSignedCertificate -Subject 'Computer-Test' -CertStoreLocation 'Cert:LocalMachineMy'

Использование самозаверяющих сертификатов для продуктивных сервисов не рекомендуется, поскольку не существует всех механизмов, основанных на доверии.

Импорт и экспорт сертификатов в MMC

Криптография с открытым ключом основана на широкой доступности открытого ключа. Учитывая это, вам нужны стандартные способы эффективного обмена сертификатами. Не менее важна безопасность ваших личных ключей. Хранение закрытых ключей на недоступных носителях или с материалами для аварийного восстановления — обычная практика для определенных закрытых ключей.

Оба они требуют способов хранения этих криптографических объектов в стандартных форматах. Экспорт предоставляет функции для сохранения этих объектов и обеспечения использования широко распространенных стандартных форматов файлов. Импорт позволяет вам переносить криптографические объекты в операционные системы Windows.

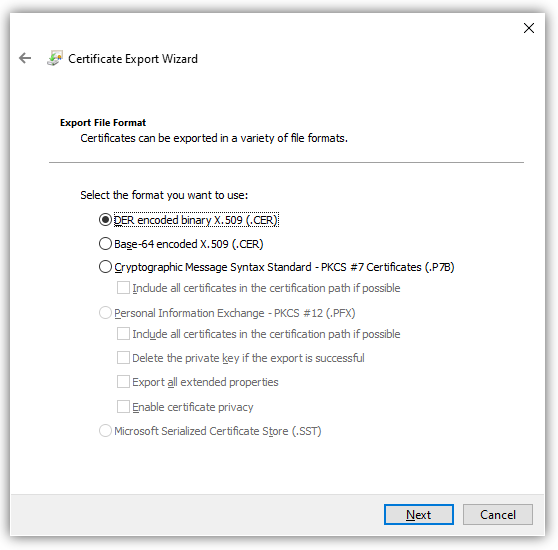

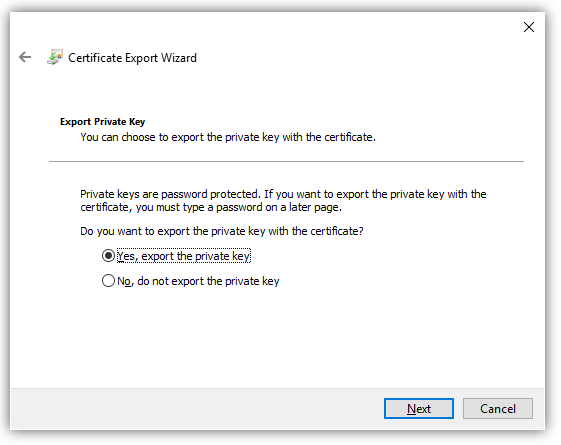

Экспорт сертификатов из MMC относительно прост. Чтобы экспортировать сертификат без закрытого ключа, щелкните сертификат в MMC, выберите меню «Все задачи», а затем «Экспорт».

Во время экспорта вам будет предложено указать формат файла, как показано ниже. Наиболее распространены варианты кодирования — DER или Base-64

Экспорт закрытых ключей

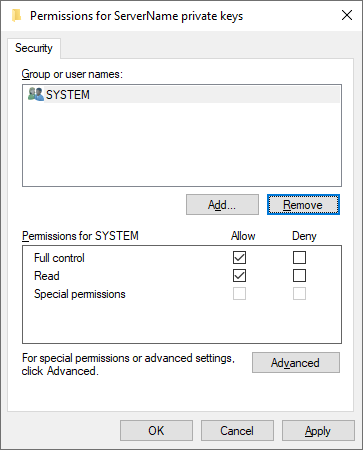

Чтобы экспортировать сертификат с соответствующим закрытым ключом, вы должны соответствовать двум критериям:

- Вошедшая в систему учетная запись должна иметь разрешение на закрытый ключ (только для сертификатов компьютеров);

- Закрытый ключ должен быть помечен как экспортируемый.

Чтобы проверить разрешения для закрытых ключей локального компьютера, вы можете выбрать сертификат с закрытым ключом, выбрать «Все задачи» и «Управление закрытыми ключами» в MMC «Сертификаты». В открывшемся диалоговом окне отображаются записи управления доступом для закрытых ключей.

Когда выше обозначенные условия выполнены, вы можете выбрать сертификат, щелкнуть «Все задачи», а затем «Экспорт», как если бы вы использовали сертификат только с открытым ключом. При экспорте теперь у вас должна присутствовать возможность выбора экспорта закрытого ключа («Yes, export the private key»), как показано ниже.

Когда вы экспортируете закрытый ключ в Windows, вы можете сохранить файл только как PFX. Этот и другие типы файлов и форматы кодирования подробно описаны в этом посте.

Для остальных параметров, отображаемых в мастере экспорта, вы можете использовать значения по умолчанию. В таблице ниже приводится краткое изложение каждого из них.

| Настройка | Описание |

|---|---|

| Including all certificates in the certification path if possible | Помогает с переносимостью эмитентов сертификатов и включает все соответствующие открытые ключи в PFX. |

| Delete the private key if the export is successful | Удаляет закрытый ключ из файла и имеет несколько распространенных вариантов использования, но одним из примеров является проверка доступа к закрытым ключам. |

| Export all extended properties | Будет включать любые расширения в текущем сертификате, они относятся к сертификатам [конкретные настройки] для интерфейсов Windows. |

| Enable certificate privacy | Обычно в экспортируемом PFX-файле шифруется только закрытый ключ, этот параметр шифрует все содержимое PFX-файла. |

| Group or user names | Вы можете использовать участника безопасности группы или пользователя из Active Directory для шифрования содержимого файла PFX, но пароль является наиболее переносимым вариантом для устаревших систем или компьютеров, не присоединенных к тому же домену. |

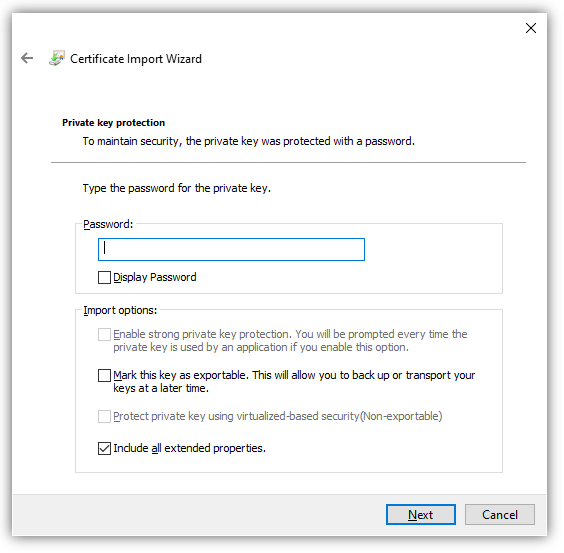

Импорт сертификатов

Функция импорта одинакова для всех поддерживаемых типов файлов сертификатов. Единственная разница в том, что если файл содержит закрытый ключ, вы можете «Отметить этот ключ как экспортируемый», о чем вы узнаете подробнее ниже. Windows будет использовать мастер импорта сертификатов.

При использовании мастера импорта сертификатов для PFX вам потребуется указать пароль, используемый для шифрования закрытого ключа. Вот еще один обзор вариантов импорта.

| Настройка | Описание |

|---|---|

| Enable strong private key protection | Требуется пароль для каждого доступа к закрытому ключу. Будьте осторожны с новыми функциями, поскольку они не будут поддерживаться во всех программах. |

| Mark this key as exportable | Вы должны стараться избегать использования этого параметра в любой конечной системе, закрытые ключи следует рассматривать так же, как и хранение паролей. |

| Protect private key using [virtualization-based security] | Этот параметр обеспечивает дополнительные функции безопасности для защиты закрытых ключей от сложных атак вредоносного ПО. |

| Include all extended properties | Относится к тем же настройкам Windows, что и при экспорте. |

Сертификаты для подписи кода PowerShell — хороший вариант использования надежной защиты закрытого ключа.

С автоматическим размещением сертификатов следует проявлять осторожность. Скорее всего, вы получите наилучшие результаты, выбрав хранилище сертификатов вручную.

Импорт и экспорт сертификатов в PowerShell

Теперь с помощью PowerShell экспортируйте один из самозаверяющих сертификатов, которые вы создали ранее. В этом примере вы выбираете сертификат в личном логическом хранилище CurrentUser, который был самозаверяющим.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:CurrentUserMy' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Теперь, когда вы выбрали сертификат, вы можете использовать команду Export-Certificate, чтобы сохранить файл в кодировке DER, используя команду ниже.

Export-Certificate -FilePath $env:USERPROFILEDesktopcertificate.cer -Cert $certificate

Теперь давайте посмотрим на экспорт закрытого ключа. Ниже вы проверяете, что у выбранного сертификата есть закрытый ключ. Если он не возвращает True, то команда Get-Item, скорее всего, выбрала неправильный сертификат.

$certificate.HasPrivateKey

Ниже вы установите пароль, который будет использоваться для шифрования закрытого ключа. Затем экспортируйте выбранный сертификат в файл PFX и используйте пароль, который вы ввели ранее, чтобы зашифровать файл.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Export-PfxCertificate -FilePath $env:USERPROFILEDesktopcertificate.pfx -Password $pfxPassword -Cert $certificate

В случае, если необходимо выполнить импорт, как и при экспорте, есть две команды. Одна команда для импорта сертификатов и одна для импорта файлов PFX.

Ниже команда Import-Certificate импортирует файл в формате DER, который вы экспортировали ранее, в личное хранилище текущего пользователя.

Import-Certificate -FilePath $env:USERPROFILEDesktopcertificate.cer -CertStoreLocation 'Cert:CurrentUserMy'

Допустим, вы тоже хотите установить закрытый ключ этого сертификата.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Import-PfxCertificate -Exportable -Password $pfxPassword -CertStoreLocation 'Cert:CurrentUserMy' -FilePath $env:USERPROFILEDesktopcertificate.pfx

Имейте в виду, что пароль должен быть защищенной строкой. Кроме того, если вы импортируете в хранилище локального компьютера (например, «Cert:LocalMachine«), вам нужно будет запустить команду из командной строки администратора с повышенными привилегиями.

В приведенном выше примере вы также используете параметр -Exportable с командой, отмечая закрытый ключ как экспортируемый в будущем. По умолчанию (без указания этого параметра) экспорт не используется. Экспортируемые закрытые ключи – отельный аспект информационной безопасности, заслуживающий отдельного внимания.

Удаление сертификатов с помощью PowerShell

При удалении сертификатов помните, что понятие «Корзина Windows» в этом случае отсутствует. Как только вы удалите сертификат, он исчезнет! Это означает, что очень важно подтвердить, что вы удаляете правильный сертификат, путем проверки уникального идентификатора, такого как серийный номер или значение расширения Thumbprint.

Как и выше, в приведенной ниже команде мы выбираем самозаверяющий сертификат из личного хранилища текущего пользователя.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:CurrentUserMy' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Ниже вы можете увидеть свойства отпечатка, серийного номера и темы для выбранного сертификата, чтобы убедиться, что это именно тот сертификат, который вы собираетесь выбрать.

$certificate.Thumbprint

$certificate.SerialNumber

$certificate.Subject

Убедитесь, что вы выбрали правильный сертификат, который собираетесь удалить.

Приведенная ниже команда удаляет все выбранные объекты сертификата, используйте с осторожностью! Передав объект $certificate через конвейер в командлет Remove-Item в приведенной ниже команде, вы удалите все содержимое сертификата без каких-либо запросов на проверку.

$certificate | Remove-Item

Резюме

На протяжении всей этой статьи вы работали с сертификатами в Windows, изучая, как получить к ним доступ, и некоторые инструменты, которые можно использовать при работе с ними. По этой теме можно изучить гораздо больше, в том числе о том, как связать установленные сертификаты с конкретными службами или даже о том, как реализовать инфраструктуру закрытого открытого ключа (PKI) путем развертывания собственных центров сертификации (CA).

Использование цифровых сертификатов в Windows

Цифровой сертификат — это электронный документ, который однозначно идентифицирует его владельца. Сертификаты различных типов широко используются во многих службах безопасности Windows для разных целей, например: