Запустите ещё раз AVbr уже из нормального режима и покажите новый его лог.

Внимание! Рекомендации написаны специально для пользователя har1n. Если рекомендации написаны не для вас, не используйте их — это может повредить вашей системе.

Если у вас похожая проблема — создайте тему в разделе Лечение компьютерных вирусов и выполните Правила запроса о помощи.

__________________________________________________ ____

После перезагрузки:

Пофиксите в HijackThis следующие строчки:

Код

O22 - Tasks: JumpingBytesPureSyncElvmr_harin1 - C:Program Files (x86)Jumping BytesPureSyncPureSyncHelper.exe exit (file missing) O22 - Tasks: MicrosoftWindowsWindowsBackupOnlogonCheck - C:ProgramdataRealtekHDtaskhostw.exe (file missing) O22 - Tasks: MicrosoftWindowsWindowsBackupRealtekCheck - C:ProgramdataRealtekHDtaskhost.exe (file missing) O22 - Tasks: MicrosoftWindowsWindowsBackupTaskCheck - C:ProgramdataRealtekHDtaskhostw.exe (file missing) O22 - Tasks: MicrosoftWindowsWindowsBackupWinlogonCheck - C:ProgramdataRealtekHDtaskhost.exe (file missing)

Еще раз перезагрузите компьютер.

Скачайте Farbar Recovery Scan Tool (или с зеркала) и сохраните на Рабочем столе.

Примечание: необходимо выбрать версию, совместимую с Вашей операционной системой. Если Вы не уверены, какая версия подойдет для Вашей системы, скачайте обе и попробуйте запустить. Только одна из них запустится на Вашей системе.

Запустите программу. Когда программа запустится, нажмите Да для соглашения с предупреждением.

Нажмите кнопку Сканировать (Scan).

После окончания сканирования будут созданы отчеты FRST.txt и Addition.txt в той же папке, откуда была запущена программа. Прикрепите отчеты к своему следующему сообщению.

(Если не помещаются, упакуйте в архив).

Подробнее читайте в этом руководстве.

Не открываются сайты антивирусов drweb.com, kaspersky.ru и esetnod32.ru. Что делать?

Недавно столкнулся с такой проблемой, не открывается ни один антивирусный сайт (например

https://drweb.com/

,

https://kaspersky.ru/

и

https://esetnod32.ru/

, причем сайты не имеющие отношения к антивирусам открываются как обычно.Соответственно антивирусные программы не обновляются.

Что делать в этом случае?

Я сразу же полез смотреть файл WINDOWSsystem32driversetchosts, но не обнаружил в нем ничего подозрительного.

Открыл командную строку и попробовал пропинговать сайт антивируса:

ping ftp.drweb.com, в ответ получил что заданный узел обнаружить не удалось.

Потом попробовал узнать ip адрес этого хоста: в командной строке

nslookup ftp.drweb.com и в последней строке получил ip-шник.

Проверил, пингуется-ли этот сайт по IP, получил ответы, а значит можно зайти на сайт по его IP.

Я сразу же зашел скачал CureIT

отсюда

. Это бесплатный антивирус от DrWeb, но к сожалению он «одноразовый», т.е. он не запускается на компьютере резидентно, не обновляется как обычные антивирусы, его задача один раз проверить систему и удалить найденые вирусы. Т.к. в нем нет функции обновления, его приходится периодически качать заного.

Запустил этот антивирус, и он нашел вирус Win32.HLLW.Shadow.based

(Сетевой червь «Win32.HLLW.Shadow.based является одним из самых опасных сетевых червей. Его отличительной особенностью является то, что он внедряется в операционную систему, используя различные способы, такие как съемные носители и сетевые диски при автозапуске «Windows», Вредноносный файл, который создается антивирусом, носит название RECYCLERS-x-x-xx-xxxxxxxxxx-xxxxxxxxxx-xxxxxxxxx-xxxx. При этом вирус присваивает имя, которое имеет «Корзина» для удаленных файлов, что способствует его незаметности.

Второй способ распространения данного вируса по сети – это распространение в сети Интернет с применением протокола SMB. Вирус самостоятельно может подбирать различные значения пароля, используя удаленный доступ к компьютеру, и в случае подбора пароля копирует себя в системную папку, а затем, через некоторые интервалы времени дает задание на запуск.

Третий способ распространения данного вируса – это использование уязвимости. При отправлении червя на компьютер, переполняется буфер ПК. Таким образом, компьютер может производить загрузку вируса и по протоколу HTTP.

Сразу после того, как вирус Win32.HLLW.Shadow.based запускает себя, он осуществляет внедрение своего кода в системные процессы svchost.exe, а также explorer.exe. Созданием в проводнике папки, вирус завершает свою миссию. Кроме того, вирус может создать и собственную копию с случайным именем.

После прописывания своей копии в качестве службы «Windows», червь останавливает службу обновления «Windows». Далее вирус стремительно распространяется по всей сети.

Одной из самых больших проблем в удалении и лечении вируса является то, что Win32.HLLW.Shadow.based внедряет свой код в функции DNS на компьютере. Включая компьютер, пользователь замечает, что доступ к многим сайтам на компьютере блокируется.

Одной из главных задач данного вируса – это создание и структурирование бот – сети при помощи, которых данный вирус может устанавливать и запускать различные программы на компьютере пользователя. Многие киберпреступники целенаправленно разрабатывают бот – сети на продажу, что приносит им значительную прибыль.

Для лечения данного вируса необходимо установить патчи в информационных бюллетенях «Microsoft» MS08-067, MS08-068, MS09-001. Обязательно необходимо отсоединиться от сети Интернет. В том случае, если компьютеры находятся в локальной сети, то сначала нужно излечить ВСЕ компьютеры, которые находятся в локальной сети и потом подключать вылеченный компьютер к сети. После этого, необходимо воспользоваться надежной антивирусной программой (один из самых надежных антивирусов – это Kaspersky или NOD).

Для максимальной защиты от вируса Win32.HLLW.Shadow.based необходимо использовать антивирусные программы со встроенными антируткит – модулями, для того, чтобы излечивать максимальное количество фалов и веток реестра.

Чтобы удалить вирус Win32.HLLW.Shadow.based необходимо ОБЯЗАТЕЛЬНО загрузить ОС Windows в безопасном режиме, затем воспользоваться надежным антивирусом с антируткит модулями и применить действие «Лечить». После чего следует восстановить реестр из резервной копии. почтав про этот вирус в интернете я понял что именно он не давал зайти на сайт по доменному имени.)

К счастью, CureIT сообщил что очистил этот вирус и предложил перезагрузиться. После перезагрузки сайты антивирусов начали открываться и резидентный антивирус смог обновиться.

Итог: Качаем одноразовое сканирование по ссылке с затем обновляем свой штатный антивирусник.

Содержание

- Почему не запускается Dr.Web Curiet

- Загрузка в безопасном режиме

- Другие варианты

- Обращение в техподдержку

Почему не запускается Dr.Web Curiet

Ошибка при запуске лечащей утилиты Dr.Web Curiet может возникать по разным причинам, среди них можно выделить главные:

- устройство не соответствует системным требованиям;

- установочный файл программы поврежден;

- Web Curiet вступает в конфликт с другим ПО или антивирусом;

- система серьезно заражена, и действие антивируса блокирует сетевой червь Net-Worm.Win32.Kido.

Загрузка в безопасном режиме

Если Dr.Web Curiet не запускается, то попробуйте открыть программу в безопасном режиме. Для этого необходимо перезагрузить компьютер и во время звукового сигнала нажать на клавишу F8, пока на экране не появится меню запуска Windows. Если оно не появилось, тогда нажимайте на F8 с периодичностью в 1-2 секунды, пока не появится. После нужно будет выбрать — Безопасный режим (Safe Mode), далее Enter. Теперь можете запускать Dr.Web.

Другие варианты

Если запустить утилиту Dr.Web Curiet в безопасном режиме не удалось, то создайте для нее отдельную папку и извлеките в нее файлы. После найдите в новой папке файл с расширением .exe попробуйте запустить его. Если в обычном режиме не получится, то воспользуйтесь безопасным. Также предварительно лучше воспользоваться утилитой для удаления Dr.Web Removal, которая позволит удалить остатки антивируса и других лечащих программ, которые могут создавать конфликт при запуске Курейт.

Если и это не поможет, тогда останется только перезаписать Dr.Web Curiet на диск или флешку, а после запустить со съемного носителя. В качестве альтернативы можете воспользоваться уже готовой утилитой от Доктор Веб – LiveCD.

Обращение в техподдержку

Когда ни один способ не оказался эффективным, и вы не знаете, с чем может быть связанна данная ошибка, тогда остается только обратиться в службу техподдержки Dr.Web. Обращение в техподдержку сопровождается предоставлением отчета о неисправности. Для этих целей вам нужно воспользоваться специальным приложением DwSysInfo, которое сформирует отчет и отправит в сервис поддержки клиентов. После рассмотрения заявки с вами свяжется специалист компании.

( 2 оценки, среднее 3 из 5 )

Содержание

- Шаг 1: Проверка реестра

- Шаг 2: Проверка файла Hosts

- Шаг 3: Проверка утилитами

- Вопросы и ответы

Шаг 1: Проверка реестра

Важно! В реестре вирусы не хранятся, но создают ссылку на исполняемый вредоносный файл. Как правило, при сканировании антивирусы не видят злоумышленников в этом разделе.

Ручная проверка – гарантия эффективного поиска и очистки ОС от троянов, рекламного и шпионского ПО. Для реализации этого метода необходимы минимальные знания системы. Рассмотрим алгоритм поиска зловредов на примере Windows 10.

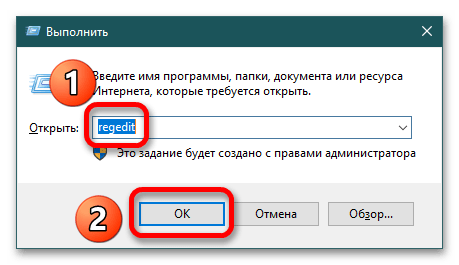

- Вызовите окно «Выполнить» сочетанием клавиш Win + R и пропишите команду

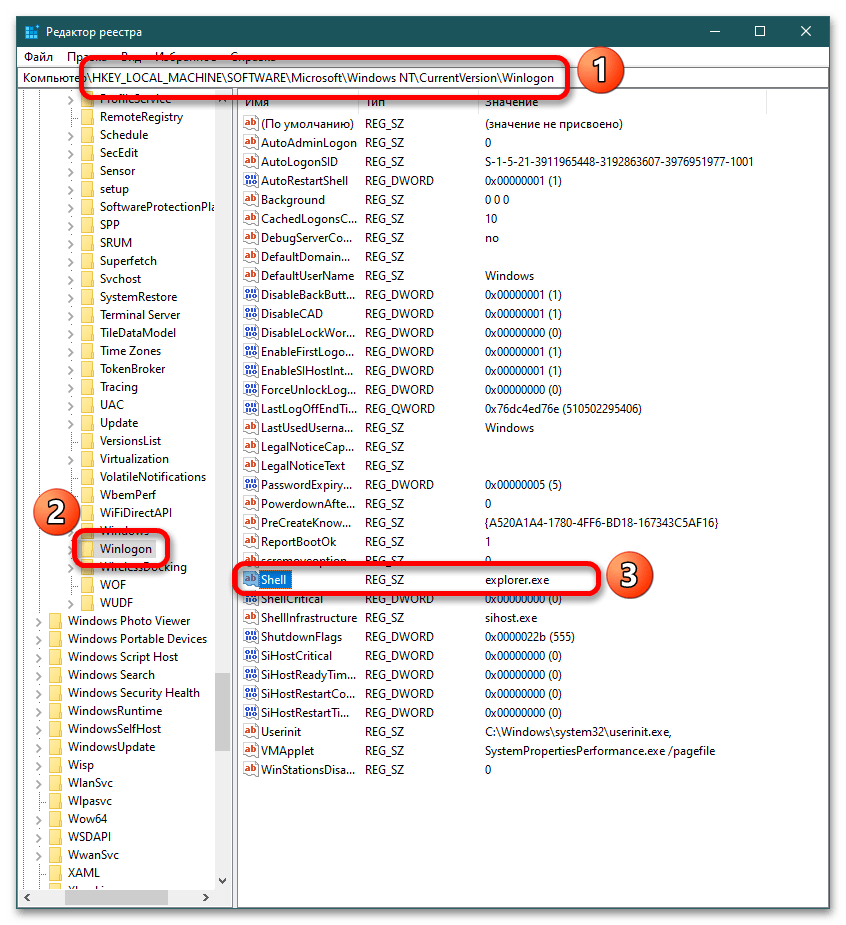

regedit, кликните «ОК». - В «Редакторе реестра» раскройте раздел

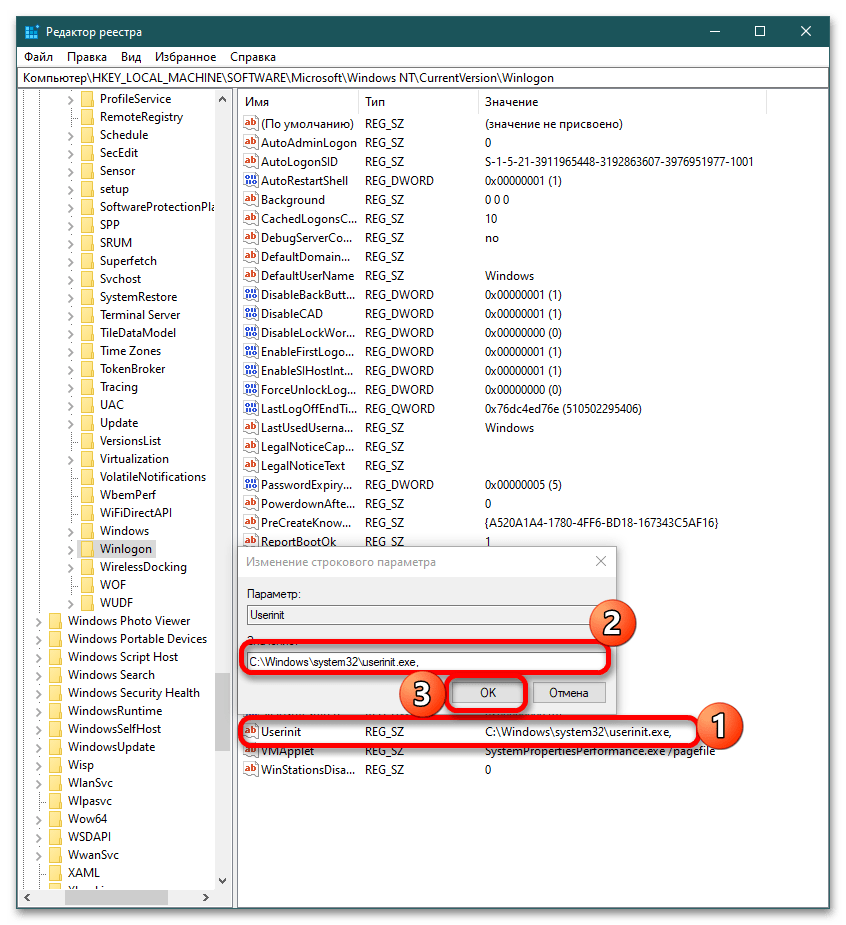

HKEY_LOCAL_MACHINEи пройдите в директориюSoftwareMicrosoftWindowsNTCurrentVersion. В папке Winlogon изучите значение записи Shell. Если помимо «explorer.exe» в ней упомянуто еще что-то, уберите лишнее, дважды кликнув по ней и стерев ненужные данные. - В этом же каталоге найдите Usernit: в поле «Значение» должен прописываться путь к исполняемому файлу, например,

C:Windowssystem32userinit.exe. Кроме этого здесь ничего быть не должно. Для исправления дважды кликните по записи Usernit, в диалоговом окне удалите лишние значения. - В Редакторе реестра пройдите в директорию

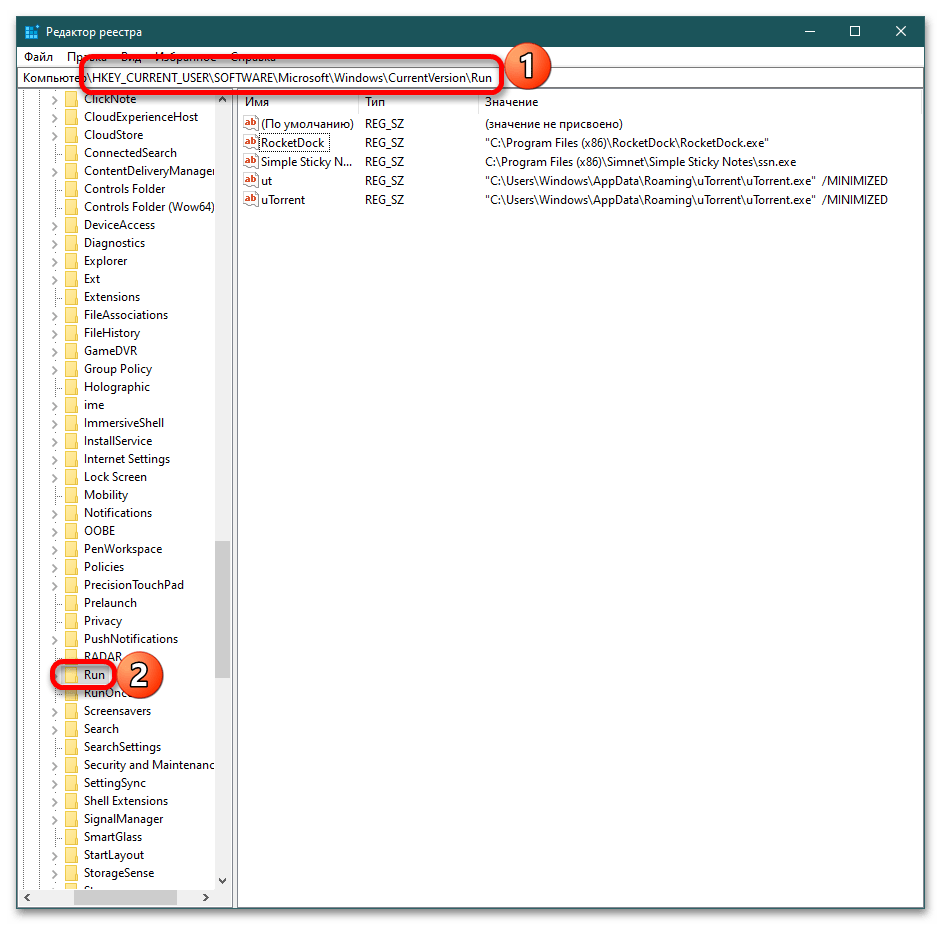

HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersionи раскройте папку Run. Здесь отображаются программы, которые запускаются совместно с ОС. Если есть подозрительные записи, кроме необходимых исполняемых файлов, удалите их, кликнув по ним правой кнопкой мыши (ПКМ) и выбрав пункт контекстного меню «Удалить». - Перейдите по ветке

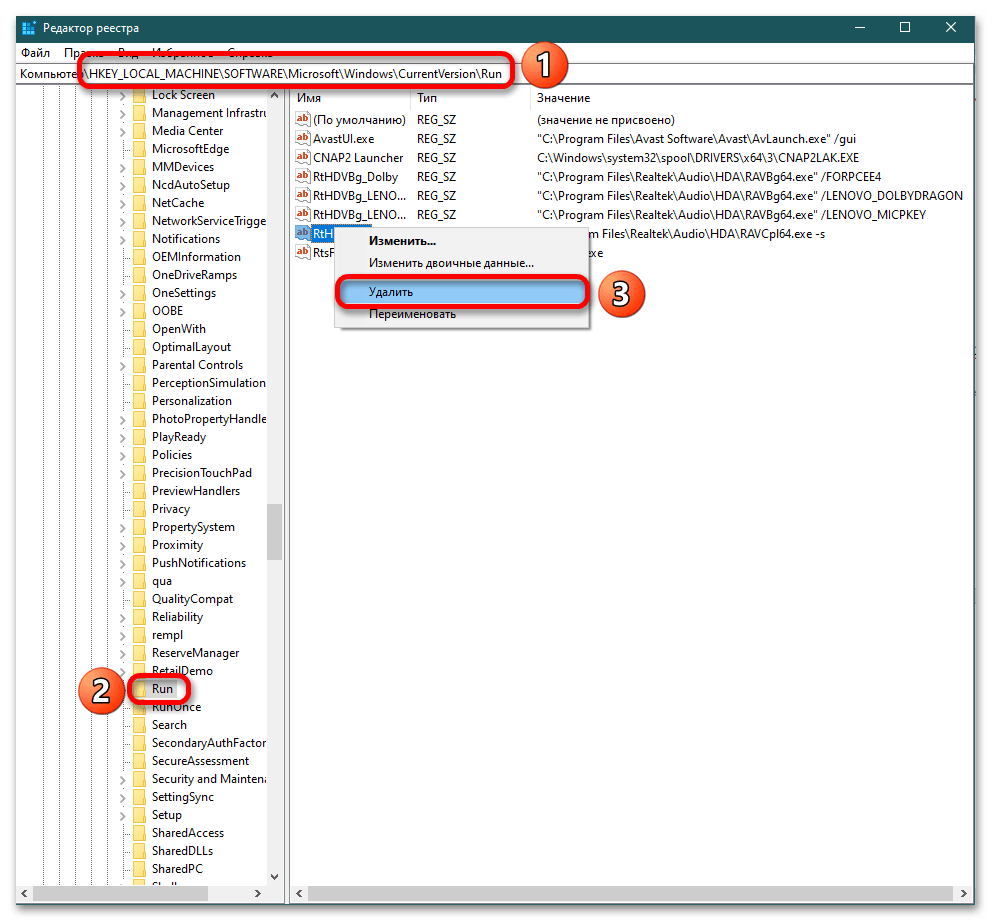

HKEY_LOCAL_MACHINEв папкуSoftwareMicrosoftWindowsCurrentVersionRunи проведите чистку, как в пункте 4. - Найдите папку по указанному адресу

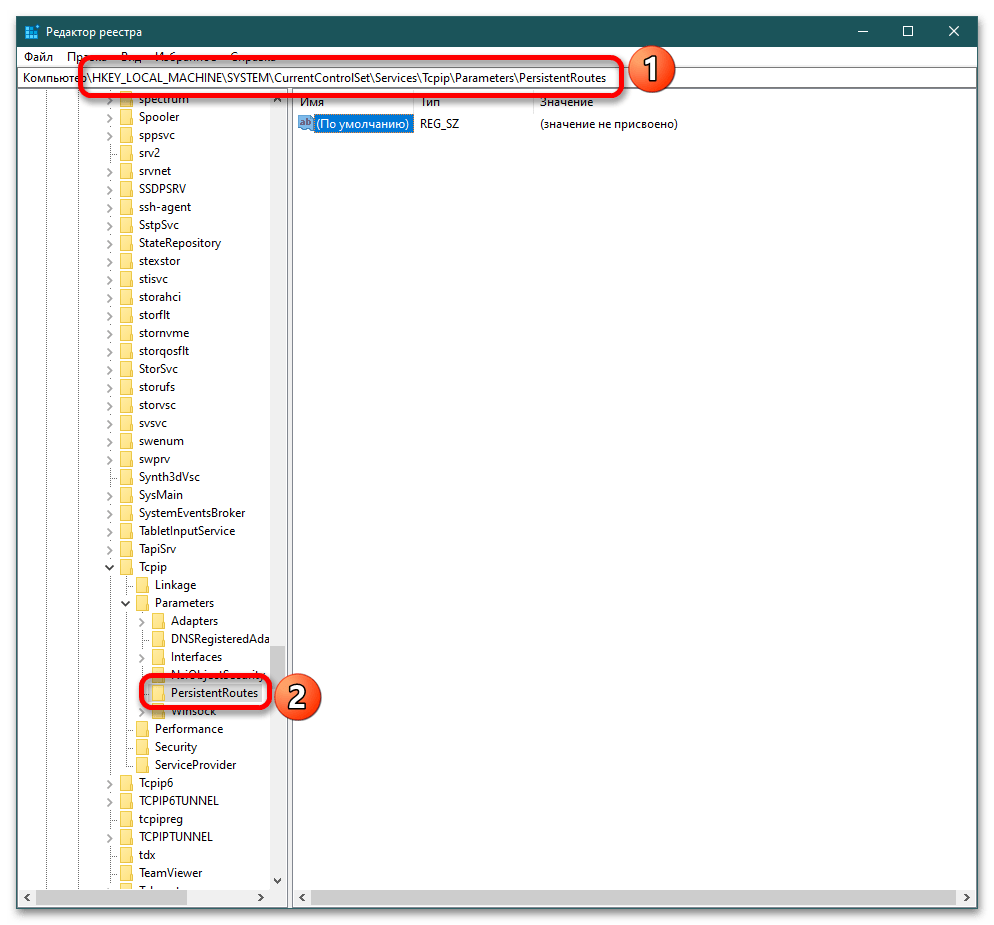

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParametersPersistentRoutesи проверьте наличие параметров. По умолчанию в единственной записи не должно быть никаких значений. Если там прописываются непонятные IP-адреса, откорректируйте поле, дважды кликнув по нему и удалив все данные.

Чтобы изменения вступили в силу, перезагрузите компьютер. Такая проверка позволит убрать рекламные вирусы, баннеры, «Казино Вулкан» и т.д., а также восстановит доступ к сайтам с антивирусами.

Читайте также: Удаление «Казино Вулкан» с компьютера на Windows 7

Обратите внимание! Прибегайте к этому способу, если уверены, что своими действиями не навредите операционной системе.

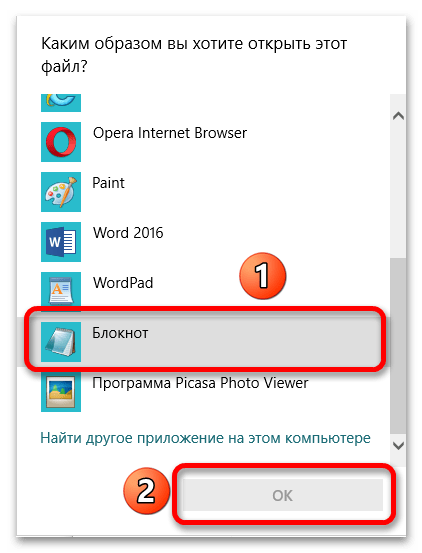

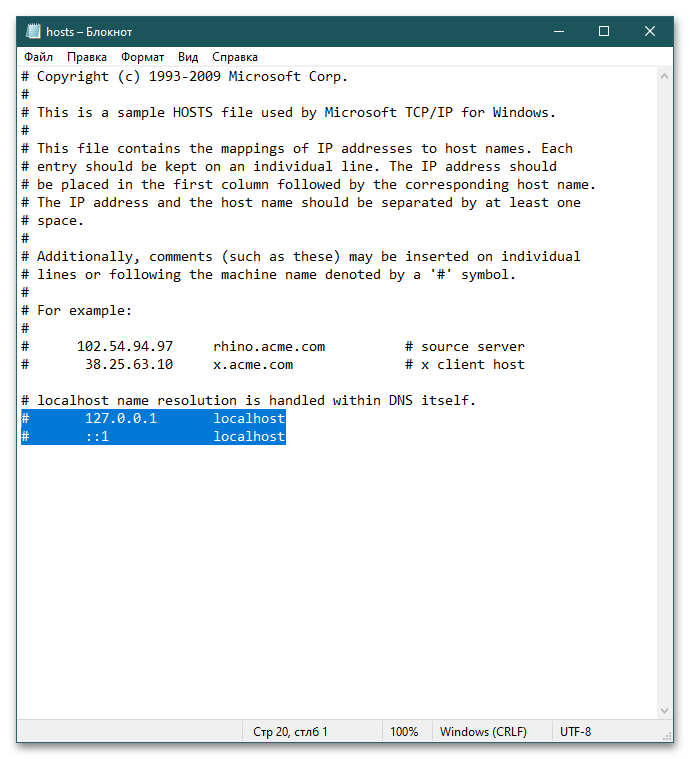

Шаг 2: Проверка файла Hosts

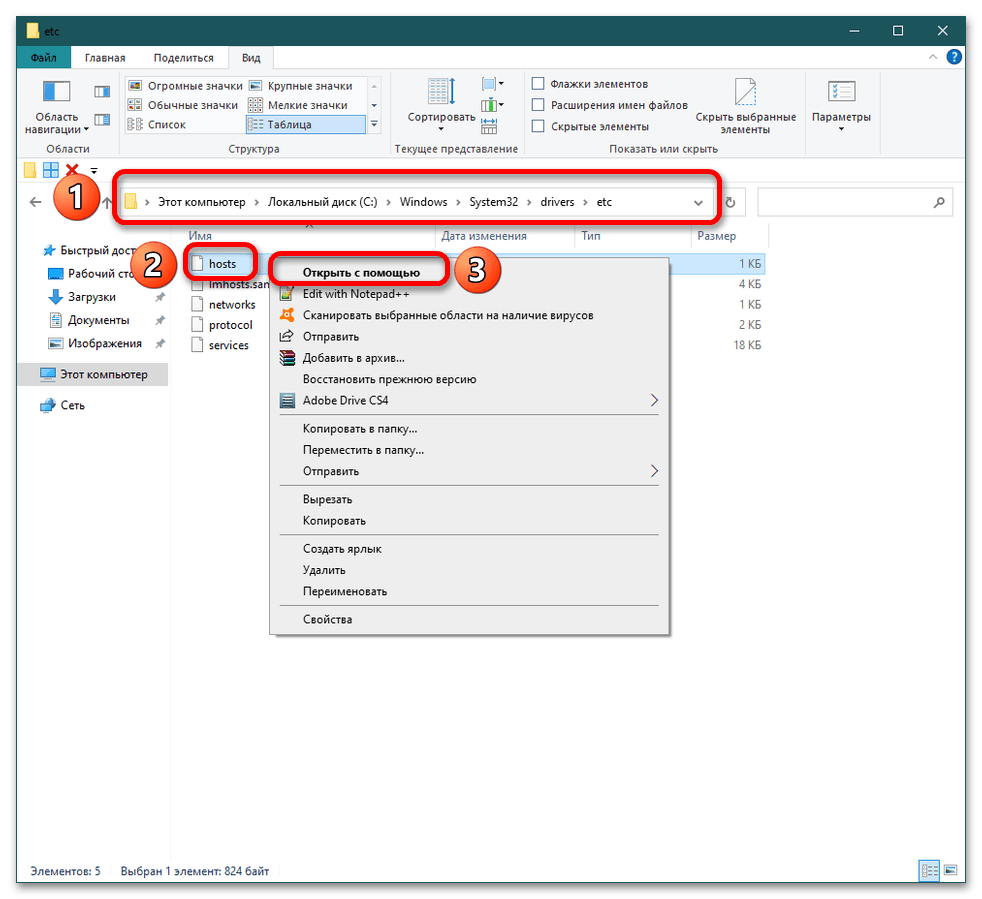

- Помимо реестра вирусы вносят изменения и в файл hosts, где прописываются IP-адреса и названия web-ресурсов. Располагается обозначенный системный документ в папке:

C:WindowsSystem32driversetc. Чтобы открыть hosts, кликните по нему ПКМ и выберите пункт «Открыть с помощью». - Когда появится окно выбора программы, щелкните по пункту «Блокнот», затем на «ОК».

- При открытии системного документа изучите его содержимое: ниже строчек

# 127.0.0.1 localhost

# ::1 localhostничего быть не должно.

- Если ниже расположены какие-либо данные, удалите их, файл сохраните и перезагрузите компьютер.

Примечание: Если у вас установлено нелицензионное ПО, после удаления лишних строк в hosts потребуется выполнить его повторную активацию, поскольку здесь прописываются необходимые настройки.

Этот метод не всегда блокирует деятельность вирусов, поэтому в случае неудачи пробуйте другие.

Читайте также:

Использование файла hosts в Windows 7

Изменение файла hosts в Windows 10

Шаг 3: Проверка утилитами

После чистки системных ресурсов проведите полную проверку компьютера с помощью антивируса и специальных утилит. Именно несанкционированные записи в hosts и реестре блокируют доступ к сайтам с антивирусами и защитным программам на компьютере.

Чтобы окончательно убедиться в отсутствии зловредов, скачайте (желательно заблаговременно) несколько утилит (например, Dr.Web CureIt, Kaspersky Virus Removal Tool, AVZ, AdwCleaner, Zemana AntiMalware) и по очереди запускайте сканирование.

В зависимости от полученных результатов проведите лечение, удалите или перенесите вредоносное ПО в карантин.

Подробнее: Проверка компьютера на наличие вирусов без антивируса

Еще статьи по данной теме:

Помогла ли Вам статья?

Теперь расскажу, как справиться с этой проблемой. Первым делом проверяем файл hosts. Это файл находится по адресу: C:/windows/system32/drivers/etc/hosts. Открывайте файл hosts текстовым редактором, например Блокнотом. По умолчанию в этом файле должна быть всего одна строчка: 127.0.0.1 localhost. Всё лишнее оттуда удаляйте. Правда, есть один нюанс. Если у вас на компьютере стоит пиратское программное обеспечение, то некоторые кряки для программ могут прописывать в этот файл свои настройки.

Поэтому не удивляйтесь, если после чистки файла hosts ваши пиратские программы потребуют регистрации. Так что пользуйтесь лицензионными программами. А вообще каждый сам выбирает каким ПО ему пользоваться.

И так, файл hosts мы почистили. Теперь надо почистить реестр. Открываем редактор реестра. Пуск –> Выполнить, в строке набираем команду: regedit. Ищем ветку реестра: HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParametersPersistentRoutes. По умолчанию эта ветка реестра должна быть пуста. Если у вас там что то прописано, то смело удаляйте. У меня этот параметр реестра был забит записями типа: “0.0.0.0,87.242.72.150,1″. Незабываем после этого перезагрузить компьютер.

После этих нехитрых махинаций все сайты у вас должны открываться. Только не забудьте после этого проверить свой компьютер антивирусом.