Антивирус Dr.Web считается мощным и надежным инструментом для защиты устройства от различных угроз. Он быстро обнаруживает новый вирус или вредоносное ПО и в секунды устраняет его. Антивирусная программа от компании Доктор Веб имеет в своем арсенале и ряд других не менее полезных функций, одной из которых является встроенный брандмауэр. Данный компонент занимается контролем обмена данными между сетью и компьютером в целях защиты, но иногда, блокируя подозрительные действия, сильно ограничивает пользователя в работе. Поэтому ничего не остается, как только отключить на время брандмауэр.

Содержание

- Для чего нужно отключение брандмауэра

- Порядок отключения

- Настройки программы

- Как восстановить работу брандмауэра

Для чего нужно отключение брандмауэра

Кроме встроенного брандмауэра операционной системы Windows, данный инструмент содержится и в антивирусной программе, другими словами он называется сетевым брандмауэром Dr.Веб. Такой защитный компонент серьезно относится к любым файлам и процессам, загружаемых через интернет. Если подробнее, то на брандмауэр в свою очередь возложена функция контроля сетевых атак и веб-безопасности. Таким образом, при выявлении любых подозрительных действий срабатывает защита – блокировка или предупреждение при переходе по ссылкам, сайтам или и скачивании файлов. Подобное иногда происходит, даже если никакого вреда активность пользователя в интернете не представляет. Поэтому если вы хотите работать в интернете с сайтами и файлами без ограничений, то вам нужно изменить настройки антивируса Доктор Web, а именно, отключить защитный компонент, отвечающий за брандмауэр.

Порядок отключения

Брандмауэром называется компонент, который отвечает за сетевое подключение и его защиту. Он работает наравне со всеми другими функциями антивируса, запускается вместе с загрузкой операционной системы, но при этом может быть отключен пользователем, а также статистика его фильтрации и отдельные настройки. Теперь переходим к действиям. Если вы хотите перенастроить работу брандмауэра, чтобы получить больше возможностей при работе в интернете и при подключении к сетям, то воспользуйтесь следующей инструкцией:

- Запустите антивирус Веб.

- В левом нижнем углу откройте доступ для изменения настроек – нажмите на замочек, чтоб он открылся.

- Теперь переходите в пункт «Центр безопасности» и справа вверху нажимаете на значок шестеренки, переходите в пункт «Общие» и внизу в разделе «Управление настройками», из выпадающего списка, вместо «Изменить» выбираете «Восстановить настройки по умолчанию».

- Подтверждаете свое действие «Ok».

Подобная опция позволяет произвести сброс ранее произведенных пользовательских настроек Доктор Web и заново их настроить.

То есть теперь, когда вы снова войдете в интернет или у вас высветится подключение к новой сети, вы сможете заново произвести настройку доступа. На экране у вас высветится запрос от брандмауэра «Разрешить, «Разрешить однократно», «Запретить» или «Создать правило», на основе чего вы сможете самостоятельно перенастроить работу сетевого компонента в антивирусе.

Настройки программы

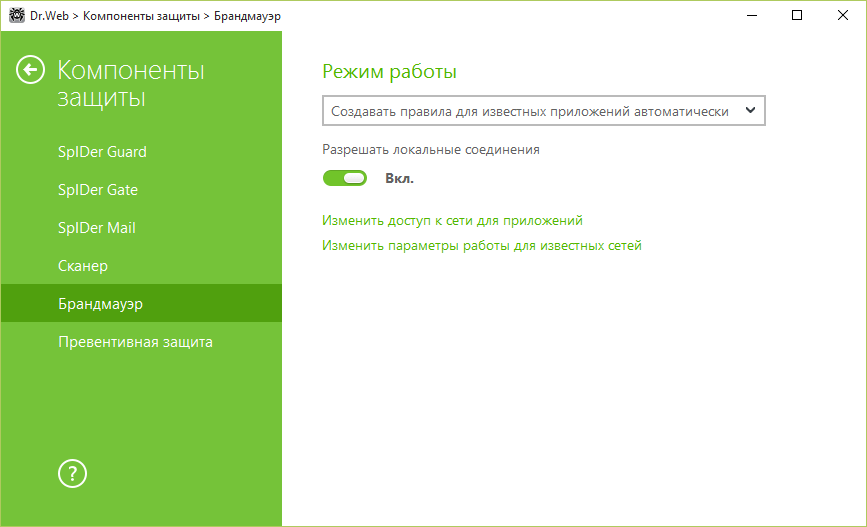

Вы можете не только перенастроить работу Dr.Веба, но и полностью отключать брандмауэр, если он вам мешает. Отключаем брандмауэр через настройки антивируса:

- Запускаете Доктор Web.

- В левом нижнем углу нажимаете на замочек, чтобы он открылся, и тем самым, предоставляете доступ к правам администратора.

- Теперь выбираете раздел «Центр безопасности», далее переходите в «Файлы и сеть». Если на экране высветилось окно «Контроль учетных записей», нажимаете «Да».

- В разделе «Файлы и сеть», напротив компонента «Брандмауэр» передвигаете ползунок влево, то есть выключаете компонент.

Вот так просто можно отключить сетевой компонент в антивирусе Доктор Web. После отключения брандмауэра в главном окне программы снова нажмите на замочек и закройте его. В зависимости от настроек антивируса, при отключении отдельных функций, утилита может запрашивать код подтверждения или пароль. Подобное срабатывает, если при установке программы вы установили флажок «Защищать паролем настройки».

Как восстановить работу брандмауэра

После того как настройка антивируса будет произведена, вы всегда сможете вернуть к работе отключенные компоненты Dr.Веба. Здесь нет ничего сложного, просто нужно выполнить все описанные действия в обратном порядке. То есть, если вы полностью отключили брандмауэр, то необходимо снова войти в Доктор Web, «Центр безопасности», «Файлы и сеть», после чего передвинуть ползунок вправо и сохранить настройки. Перезагрузите компьютер и можете работать в защищенном режиме.

Содержание

- 1 Общая информация

- 2 Встроенный в Windows брандмауэр

- 3 Kaspersky Internet Security (вариант 1)

- 4 Kaspersky Internet Security (вариант 2)

- 5 Dr.Web Security Space

- 6 ESET Smart Security

- 7 Agnitum Outpost Security Suite

- 8 Agnitum Outpost Firewall

- 9 Старые версии Agnitum Outpost Firewall

- 10 Comodo Firewall

Общая информация

Практически все брандмауэры (файерволы) по умолчанию блокируют IP-TV (мультикаст), так как считают его атакой. Но брандмауэры с установленными обновлениями как правило имеют заранее созданные правила для IP-TV Player и медиаплееров. Поэтому в большинстве случаев ТВ-каналы должны воспроизводится. Если ТВ-каналы все-таки не воспроизводятся попробуйте обратится к инструкциям расположенным ниже. Нужно заметить, что в общем случае необходимо разрешить в системных правилах протокол IGMP (протокол управления подключениями к мультикаст-группам) и разрешить плееру любую TCP-активность (для скачивания списков каналов и телепрограммы) и UDP-активность.

Инструкции актуальны как для IP-TV Player, так и для любого другого медиаплеера которым Вы можете открыть список каналов.

Так же если в вашем компьютере больше одной сетевой карты необходимо обязательно указывать в плеере рабочую сетевую карту. Так как IP-TV распространяется локально, это будет карта с адресом 10.*.*.*. При первом запуске плеер автоматически выберет первую сетевую карту. Сменить сетевую карту можно так: Настройки → Общие → Сетевой интерфейс.

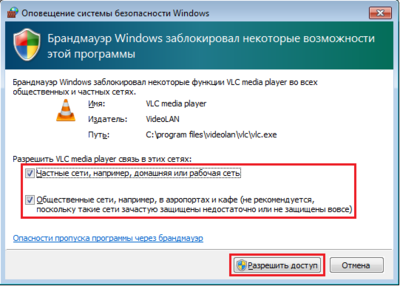

Встроенный в Windows брандмауэр

Если при запуске IP-TV Мобайл Тренд (или в данном случае VLC) появится окно «Оповещение системы безопасности Windows» о том что «Брадмауэр Windows заблокировал некоторые возможности этой программы» – поставьте 2-е галочки напротив: — Частные сети, например, домашняя или рабочая сеть; — Общественные сети, например, в аэропортах и кафе. И нажмите Разрешить доступ.

Чтобы проверить, блокирует ли брандмауэр плеер, попробуйте следующие шаги:

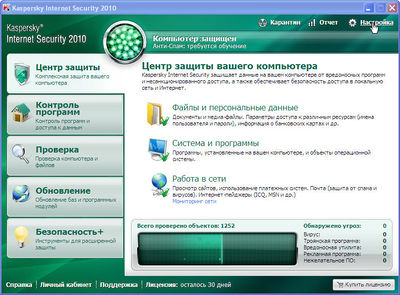

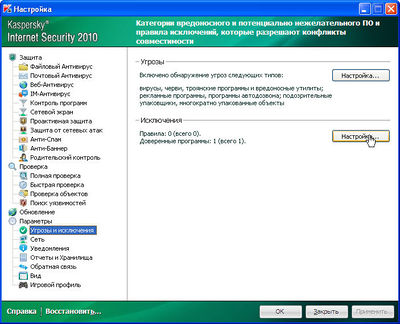

Kaspersky Internet Security (вариант 1)

- Откройте Kaspersky Internet Security, вверху справа нажмите ссылку «Настройка».

- В окне «Настройка» слева в списке выберите пункт «Угрозы и исключения».

- В правом окне в поле «Исключения» нажмите кнопку «Настройка».

|

|

|

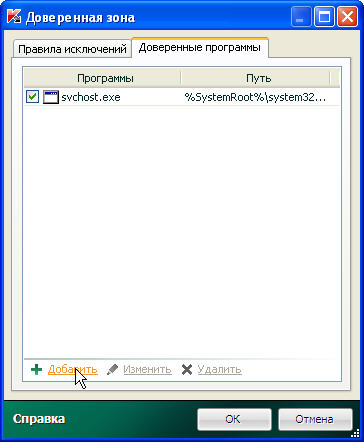

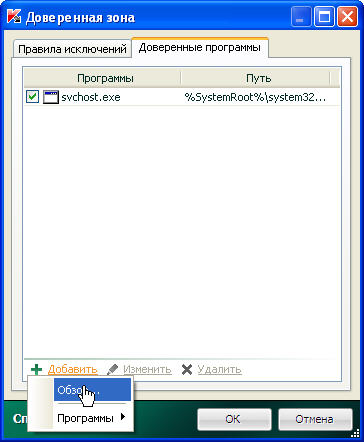

- В открывшемся окне «Доверенная зона» выберите вкладку «Доверенные программы» и нажмите на ссылку «Добавить».

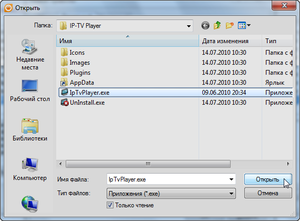

- В контекстном меню выберите «Обзор», найдите файл IpTvPlayer.exe и нажмите «Открыть».

|

|

|

- В окне «Исключения для программы» поставьте галочки напротив всех пунктов и нажмите «ОК» во всех окнах.

Kaspersky Internet Security (вариант 2)

- Настройка → Сетевой экран → Система фильтрации → Настройка → Правила для приложений.

- Нажмите добавить и укажите путь к IpTvPlayer.exe

- Нажмите кнопку «Шаблон» и выберите «Разрешить всё».

- Перейдите на вкладку «Правила для пакетов».

- Создайте правило «Разрешать входящие и исходящие IGMP/RGMP пакеты».

Dr.Web Security Space

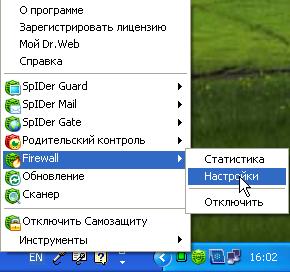

- Найдите в системном трее значок Dr.Web и нажмите правой кнопкой.

|

|

|

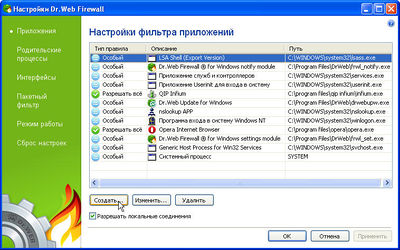

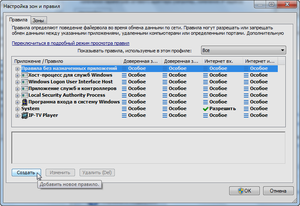

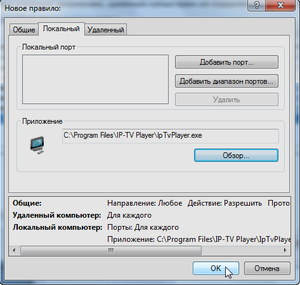

- В меню выберите Firewall → Настройки, перейдите в раздел «Приложения».

- Если пункт IpTvPlayer.exe в списке уже есть, то выделите и нажмите «Изменить», если нет, то нажмите «Создать» и укажите путь к IpTvPlayer.exe

- Выберите тип правила «Разрешать всё», нажмите OK.

Так же можно попробовать следующие действия:

- Снова найдите в системном трее значок Dr.Web и нажмите правой кнопкой.

- В меню выберите SpIDer Guard → Настройки, перейдите в раздел «Исключения».

- В поле «Список исключаемых путей и файлов» введите «iptvplayer*.ini», нажмите «Добавить» и OK.

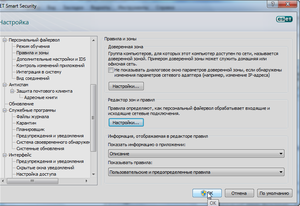

ESET Smart Security

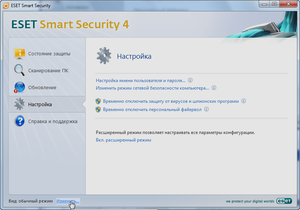

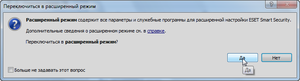

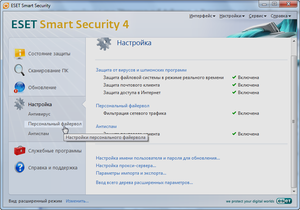

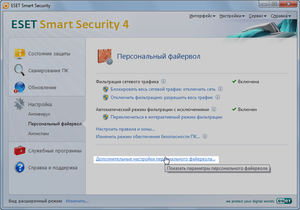

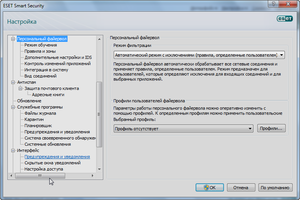

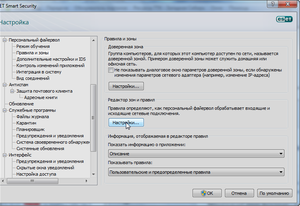

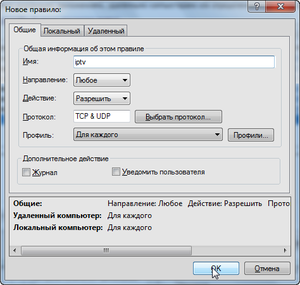

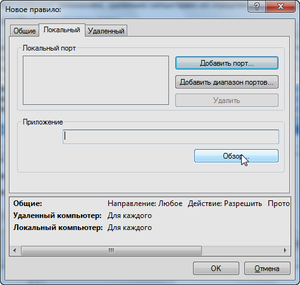

- Зайдите в меню «Дополнительные настройки» нажатием «F5» или «Настройки → Дополнительные настройки».

- Слева в меню перейдите в раздел «Персональный файервол», в секции «Режим фильтрации» выберите «Интерактивный режим».

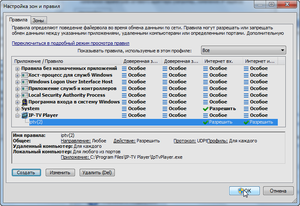

- Слева в меню перейдите в раздел «Правила и зоны, в секции «Редактор правил и зон» нажмите кнопку «Настройки».

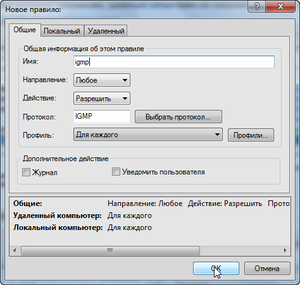

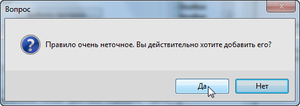

- Создайте правило для протокола «IGMP»: «Имя» — любое слово, «Направление» — любое, «Действие» — разрешить, «Протокол» — IGMP.

- Везде нажмите «ОК» и закройте программу, она остается висеть в трее.

- Запустите плеер и NOD32 попросит действие.

- Поставьте галочку «Запомнить действие(создать правило).

- Откройте «Расширенные параметры» и нажмите кнопку «Пользовательское правило»: «Направление» — любое, «Действие» — разрешить.

- Нажмите ОК.

Другой способ, пошаговая инструкция:

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

|

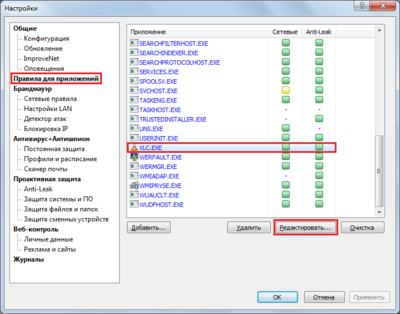

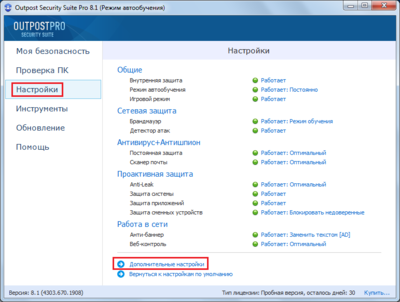

Agnitum Outpost Security Suite

Откройте главное окно программы, зайдите в «Настройки» → «Дополнительные настройки».

В разделе «Правила для приложений» найдите программу через которую у Вас не воспроизводятся ТВ-каналы, в данном случае VLC, и нажмите Редактировать. В редакторе правил перейдите на вкладку «Сетевые правила» и нажмите Новое.

|

|

|

Добавьте правило с параметрами: протокол — UDP, направление — Исходящее, Разрешать. Нажмите ОК, в окне появится новое правило, еще раз нажмите ОК.

|

|

|

Agnitum Outpost Firewall

- Нажмите кнопку Настройки на верхней панели окна Outpost.

- Перейдите в раздел «Правила для приложений», нажмите кнопку Добавить.

- Укажите путь к IpTvPlayer.exe, нажмите кнопку Редактировать, отметьте «Разрешать все действия», нажмите OK.

- Перейдите в раздел «Сетевые правила», нажмите кнопку «Системные правила», перейдите во вкладку «Низкоуровневые правила».

- Снимите галочку с правила Block IGMP.

- Создайте правило «Где протокол IP и IP-протокол IGMP. Разрешить эти данные».

Старые версии Agnitum Outpost Firewall

- Меню Параметры → Приложения → Доверенные приложения → Добавить…

- Укажите путь к IpTvPlayer.exe

- Перейдите на вкладку Системные и в секции «Глобальные правила и доступ к rawsockets» нажмите на кнопку Параметры.

- Снимите галочку с правила Block IGMP.

- Создайте правило «Где протокол IP и IP-протокол IGMP. Разрешить эти данные».

Comodo Firewall

- Защита → Монитор приложений: Укажите путь к IpTvPlayer.exe, выберите «Любой родитель», установите галочку «Разрешить любые действия этому приложению».

- Защита → Сетевой монитор: Выберите «Протокол: IP», перейдите на вкладку «Детали IP» и выберите «Протокол IP: IGMP».

- Переместите новое правило на одну позицию выше, так, чтобы оно было до правила «Блокировать и занести в журнал».

Содержание

- Брандмауэр Dr.Web

- Настрой-ка брандмауэр Dr.Web для Windows

- Обход брандмауэра (firewall) в Dr.Web Security Space 12

- Разведка

- Подготовительные мероприятия

- Видео эксплуатации

- Вывод

- Проверка исправлений

- Подготовительные мероприятия

- Видео эксплуатации

- Брандмауэр dr web брандмауэр windows

- Брандмауэр Dr.Web – новый компонент в продуктах Dr.Web для защиты рабочих станций Windows

Брандмауэр Dr.Web

Защита от несанкционированного доступа извне, предотвращение утечек важных данных по сети, блокировка подозрительных соединений на уровне пакетов и приложений.

Брандмауэр Dr.Web использует собственную базу доверенных приложений. Доверенность приложения базируется на цифровом сертификате — все программы, легитимные с точки зрения Dr.Web, могут соединяться с любым адресом и по любому порту. Исключение: если приложение не имеет валидной подписи, имеет недействительную цифровую подпись или не имеет ее вовсе (например, «самописное» или open source) — выдается запрос на создание правила.

Контроль подключений на уровне приложений позволяет контролировать доступ конкретных программ и процессов к сетевым ресурсам и регистрировать информацию о попытках доступа в журнале приложений.

Фильтрация на уровне пакетов позволяет контролировать доступ к сети Интернет вне зависимости от программ, инициирующих подключение. Журнал пакетного фильтра хранит информацию о пакетах, переданных через сетевые интерфейсы.

Имеется так называемый «игровой режим», при включении которого окно с запросом на создание правила появляется поверх любого приложения, запущенного в полноэкранном режиме.

Производится мониторинг приложений, которые используют сеть в реальном времени, с возможностью принудительно завершить соединение.

Защита от несанкционированного доступа извне, предотвращение утечек важных данных по сети, блокировка подозрительных подключений к сети Интернет – в том числе по защищенному каналу.

Источник

Настрой-ка брандмауэр

Dr.Web для Windows

Современный антивирус для усиления защиты имеет много дополнительных компонентов, среди которых огромную роль играет брандмауэр. Его значение так велико для обеспечения защиты от интернет-угроз, что брандмауэр включен в состав даже базовой защиты — Антивируса Dr.Web.

Почему брандмауэр с каждым днем становится всё более необходимым?

| Потому что растет число вредоносных скриптов на сайтах и распространяемых через Интернет вирусов. | 295 |

| Потому что почти все ПК имеют выход в Интернет, а значит, мониторинг движения трафика очень важен. | 292 |

| Чтобы увеличить общую цену комплекта, других причин нет. | 4 |

Брандмауэр входит в продукты Dr.Web Security Space, Антивирус Dr.Web и Dr.Web Security Space для Android. Без него антивирусная защита компьютера или мобильного устройства будет недостаточной. Задача антивирусных компонентов — поиск вирусов в файлах и памяти ПК.

А как брандмауэр защищает ПК от вирусов и других вредоносных программ?

| Косвенно — анализируя трафик и обнаруживая несанкционированные попытки приложений получить доступ к сети или попытки внешнего проникновения на ПК. | 384 |

| Напрямую — анализируя трафик и обнаруживая вредоносные скрипты и вирусы на сайтах. | 182 |

| Никак. Это вспомогательный компонент. | 5 |

Как известно, антивирус не может защитить от вредоносного ПО на 100%. Всегда остается вероятность, пусть и крайне малая, что самый свежий вирус, использующий еще не обнаруженную разработчиками ПО уязвимость, проникнет на ПК и нанесет вред. А как обстоят дела с эффективностью работы брандмауэра по отражению сетевых атак?

От каких сетевых атак брандмауэр защитить не может?

| Может защитить от большинства сетевых атак, если ему не «мешает» пользователь. | 369 |

| Брандмауэр быстро становится неэффективен, если долго не обновляется, и может пропустить любую атаку. | 135 |

| Может защитить от любых атак. | 51 |

Эффективность работы Брандмауэра Dr.Web зависит от действий пользователя в гораздо большей мере, чем у других компонентов. Чтобы значительно понизить эффективность антивируса, нужно поменять множество настроек и добавить значительное количество исключений. А Брандмауэр Dr.Web сам задает пользователю вопросы и изначально весьма «лоялен» в ограничении доступа к сети.

Какой режим работы брандмауэра является самым безопасным?

| Блокировать неизвестные соединения. | 333 |

| Интерактивный режим. | 213 |

| Разрешать неизвестные соединения. | 4 |

Поскольку основной задачей брандмауэра является мониторинг сетевой активности, очень важна возможность для пользователя просмотреть статистику работы компонента и оценить поведение приложений в сети.

Как, используя брандмауэр, в режиме реального времени отслеживать сетевую активность приложений?

| Центр безопасности → Статистика → Брандмауэр. | 258 |

| Центр безопасности → Файлы и сеть → Брандмауэр. | 235 |

| Такой возможности нет, доступна только общая статистика. | 44 |

Оптимальным с точки зрения баланса безопасность — удобство является режим работы брандмауэра Разрешать соединения для доверенных приложений. Но что означает «доверенные приложения» и кто определяет эту «доверенность»?

Какие приложения являются доверенными?

| Верны оба ответа. | 243 |

| Приложения с действительной цифровой подписью. | 182 |

| Приложения, для которых пользователь настроил «разрешающие» правила. | 103 |

В интерактивном режиме и при доступе к сети для доверенных приложений Брандмауэр Dr.Web часто выдает множество предупреждений для тех или иных программ. Можно постоянно настраивать правила, пока приложение не получит все необходимые права, или разрешить ему полный доступ к сети — это важный для многих пользователей выбор.

В каких случаях приложению можно разрешать полный доступ к сети?

| Так можно поступить только в исключительном случае, если по каким-то причинам нормальное взаимодействие необходимого пользователю приложения с брандмауэром невозможно. | 308 |

| Так нельзя делать ни в коем случае. | 110 |

| Если приложению требуется много разных подключений на разные порты и протоколы. | 65 |

| Всегда, это не критично для безопасности — приложение уже проверено брандмауэром. | 37 |

Известно, что обновлять компоненты антивируса и вирусные базы надо постоянно, в автоматическом режим, поскольку обновляются они часто и должны всегда быть актуальными. В то же время большинство программ не требуют таких частых обновлений, а их версии могут меняться раз в несколько лет.

Как долго можно использовать старые версии (ниже версии 12 ) антивирусных продуктов Dr.Web?

| Необходимо обновляться сразу при появлении новой версии. | 403 |

| Пока активна лицензия. | 82 |

| Пока приложение нормально работает. | 28 |

Поскольку Брандмауэр Dr.Web представляет собой сетевой экран, перехватывающий трафик, возможны случаи, когда это будет приводить к конфликтам с другими приложениями. Такие проблемы возникают очень редко, чаще всего — при совместной работе с программами, имеющими сходный функционал, например оптимизаторами/компрессорами трафика. При этом проблемы с доступом к сети иногда возникают у совершенно посторонних программ.

Установленное или обновленное приложение не может выйти в сеть. Как это исправить?

Источник

Обход брандмауэра (firewall) в Dr.Web Security Space 12

Данная статья написана в рамках ответственного разглашения информации о уязвимости. Хочу выразить благодарность сотрудникам Dr.Web за оперативное реагирование и исправление обхода брандмауэра (firewall).

В этой статье я продемонстрирую обнаруженную мной возможность обхода брандмауэра (firewall) в продукте Dr.Web Security Space 12 версии.

При исследовании различных техник и методик обхода антивирусных программ я заметил, что Dr.Web Security Space 12 версии блокирует любой доступ в Интернет у самописных приложений, хотя другие антивирусные программы так не реагируют. Мне захотелось проверить, возможно ли обойти данный механизм безопасности?

Разведка

Во время анализа работы антивирусной программы Dr.Web, я обнаружил, что некоторые исполняемые файлы (.exe), в папке C:Program FilesDrWeb, потенциально могут быть подвержены Dll hijacking.

Dll Hijacking — это атака, основанная на способе поиска и загрузки динамически подключаемых библиотек приложениями Windows. Большинство приложений Windows при загрузке dll не используют полный путь, а указывают только имя файла. Из-за этого перед непосредственно загрузкой происходит поиск соответствующей библиотеки. С настройками по умолчанию поиск начинается с папки, где расположен исполняемый файл, и в случае отсутствия файла поиск продолжается в системных директориях. Такое поведение позволяет злоумышленнику разместить поддельную dll и почти гарантировать, что библиотека с нагрузкой загрузится в адресное пространство приложения и код злоумышленника будет исполнен.

Например, возьмём один из исполняемых файлов – frwl_svc.exe версии 12.5.2.4160. С помощью Process Monitor от Sysinternals проследим поиск dll.

Однако, у обычного пользователя нет разрешений для того чтобы подложить свой DLL файл в папку C:Program FilesDrWeb. Но рассмотрим вариант, в котором frwl_svc.exe будет скопирован в папку под контролем пользователя, к примеру, в папку Temp, а рядом подложим свою библиотеку version.dll. Такое действие не даст мне выполнение программы с какими-то новыми привилегиями, но так мой код из библиотеки будет исполнен в контексте доверенного приложения.

Подготовительные мероприятия

Я начну свой эксперимент с настройки двух виртуальных машин с Windows 10. Первая виртуальная машина служит для демонстрации пользователя с установленным антивирусом Dr.Web. Вторая виртуальная машина будет «ответной стороной», на ней установлен netcat для сетевого взаимодействия с первой виртуалкой. Начальные настройки при установке:

На первую виртуальную машину с IP 192.168.9.2 установлю Dr.Web последней версии, в процессе установки Dr.Web’а выберу следующие пункты:

На вторую виртуальную машину с ip 192.168.9.3 установлю netcat.

Для демонстрации я разработал два исполняемых файла:

Приложение test_application.exe предназначено для демонстрации исправной работы брандмауэра (firewall). Простая утилита на С++, которая отправляет по сети сообщение “test”. Ещё она может принимать сетевые ответы и затем исполнять их. В случае нормальной работы брандмауэра (firewall) моё приложение test_application.exe не сможет отправить сообщение “test”.

Второй файл — это прокси-библиотека version.dll, которая размещается рядом с frwl_svc.exe на первой виртуальной машине. Функциональность та же, что и test_application.exe, только код собран как dll.

Видео эксплуатации

После подготовительных мероприятий, я, наконец, подошёл к эксплуатации. На этом видео представлена демонстрация возможности обхода брандмауэра (firewall) в продукте Dr.Web Security Space 12 версии. (Dr.Web, version.dll и test_application.exe находится на первой виртуальной машине, которая расположена с левой стороны видео. А netcat находится на второй виртуальной машине, которая расположена с правой стороны видео.)

Вот что происходит на видео:

На второй виртуальной машине запускаем netcat он же nc64.exe и прослушиваем порт 4444.

Затем на первой виртуальной машине в папке C:UsersrootAppDataLocalTemp распакуем aplications.7z, там находятся version.dll и test_application.exe.

После этого, с помощью whoami показываем, что все действия от обычного пользователя.

Потом копируем C:Program FilesDrWebfrwl_svc.exe в папку C:UsersrootAppDataLocalTempaplications.

Дальше демонстрируем, что брандмауэр (firewall) включён, исключения отсутствуют и время последнего обновления антивируса.

Следующим шагом запускаем тестовое приложение test_application.exe и проверяем работоспособность брандмауэр (firewall). Dr.Web заблокировал тестовое приложение, а значит можно сделать вывод, что брандмауэр (firewall) работает корректно.

Запускаем frwl_svc.exe и видим подключение в nc64.exe на второй машине.

Передаём команду на создание папки test на первой машине с помощью nc64.exe, который находится на второй машине.

Вывод

Убедившись, что способ работает, можно сделать предположение, что, антивирус доверяет «своим» приложениям, и сетевые запросы, сделанные от имени таких исполняемых файлов, в фильтрацию не попадают. Копирование доверенного файла в подконтрольную пользователю папку с готовой библиотекой — не единственный способ исполнить код в контексте приложения, но один из самых легковоспроизводимых. На этом этапе я собрал все артефакты исследования и передал их специалистам Dr.Web. Вскоре я получил ответ, что уязвимость исправлена в новой версии.

Проверка исправлений

После сообщения о новой версии с иcправлением я решил посмотреть, как был исправлен обход. Начал с тех же действий, что и при разведке: что запустил frwl_svc.exe и посмотрел журнал Process Monitor, чтобы узнать какие Dll пытаются загрузиться.

Вижу, что frwl_svc.exe версии 12.5.3.12180 больше не загружает стандартные dll. Это исправляет сам подход с dll hijacking, но появилась гипотеза, что логика работы с доверенными приложениями осталась. Для проверки я воспользовался старой версией frwl_svc.exe.

Подготовительные мероприятия

Начну проверку своей гипотезы с того, что настрою две виртуальные машины с windows 10 по аналогии с тем, как всё было в демонстрации.

На первую виртуальную машину с ip 192.168.9.2 я установлю Dr.Web последней версии. Процесс установки Dr.Web не отличатся от того, который был описан в предыдущем отчёте. А также в папку Temp я скопирую frwl_svc.exe версии 12.5.2.4160 и version.dll из предыдущего отчета.

На вторую виртуальную машину c ip 192.168.9.3 я установлю netcat.

Видео эксплуатации

После настройки двух виртуальных машин пришло время эксплуатации. На этом видео показана возможность обхода патча, которым Dr.Web исправил ошибку из предыдущего отчёта. Расположение виртуальных машин не отличается от представленных в предыдущем видео. Напомню, первая машина находится с левой стороны на видео, а вторая машина – с правой стороны. Действия в видео:

На второй виртуальной машине запускаем netcat(nc64.exe) и прослушиваем порт 4444.

Затем на первой виртуальной машине с помощью whoami показываем, что все действия от обычного пользователя.

Потом показываем версию frwl_svc.exe (12.5.2.4160) в папке C:Usersdrweb_testAppDataLocalTemp.

Дальше демонстрируем версию frwl_svc.exe (12.5.3.12180) в папке C:Program FilesDrWeb.

Следующим шагом показываем, что брандмауэр (firewall) включён, исключения отсутствуют и время последнего обновления.

После этого запускаем C:Usersdrweb_testAppDataLocalTemp frwl_svc.exe и видим подключение в nc64.exe во второй машине.

Последним шагом передаём команду на создание папки test на первой машине с помощью nc64.exe, который находится на второй машине.

Источник

Брандмауэр dr web брандмауэр windows

Брандмауэр Dr.Web – новый компонент в продуктах Dr.Web для защиты рабочих станций Windows

15 марта 2010 года

Компания «Доктор Веб» – российский разработчик средств информационной безопасности – сообщает о включении в однопользовательские продукты Dr.Web для Windows брандмауэра Dr.Web. Этот компонент, предназначенный для защиты от несанкционированного доступа извне и предотвращения утечки важных данных, стал основной «изюминкой» новых продуктов: Антивирус Dr.Web Pro и Dr.Web Security Space Pro.

Брандмауэр Dr.Web предоставляет пользователям возможность контроля и фильтрации всего входящего и исходящего интернет-трафика – как на уровне приложений, так и на уровне пакетов.

Разработчики интерфейса нового компонента защиты постарались учесть всю сложность и разнообразие функциональных возможностей брандмауэра и предложили пользователям максимально простые инструменты для его настройки и управления. По умолчанию брандмауэр начинает свою работу в режиме обучения, инициируя создание правил фильтрации при попытках операционной системы или пользовательских приложений подключиться к сети Интернет. В то же время имеются предустановленные правила, которые касаются в основном собственных компонентов антивируса и важнейших системных процессов. Предусмотрены также режим блокировки и разрешения неизвестных подключений.

Тонкая настройка правил позволяет пользователю полностью «приручить» брандмауэр и обеспечить его работу в соответствии с индивидуальными потребностями и предпочтениями. Кроме того, возможно быстрое переключение между наборами правил.

Управление брандмауэром происходит с помощью компонента SpIDer Agent. Для полноценной работы межсетевого экрана необходим компонент Firewall в ключевом файле – иначе он будет работать в «прозрачном» режиме, незаметно для пользователей.

Помимо возможности включения/отключения компонента и его настройки пользователь получает доступ к детальной статистике брандмауэра: журналу приложений и журналу пакетного фильтра.

Источник

Установка антивируса проста как свои пять пальцев. Ее можно провести лишь нажимая на кнопку «Далее», но мы можем подсказать, как получить от антивируса больше.

Нужна она для того, чтобы удаленный пользователь, например, хакер, получивший доступ на ваш компьютер, не удалил ваш антивирус, чтобы тот не препятствовал его работе. Бухгалтеры, которых именно так обычно и атакуют, данную защиту думаю оценят.

Дело в том, что, если вы купили 2 лицензии Dr.Web (или купили коробку с антивирусом в магазине на двух пользователей), то вы можете зарегистрировать обе лицензии на себя. И получите дополнительные 150 дней действия антивируса. Почти полгода!

Активировать обе лицензии можно как во время установки, так и после нее. Бонус все равно будет.

Собственно и все. Теперь Dr.Web будет молча ловить всю заразу, которой переполнен Интернет (а также флешки, которые ваши дети приносят от друзей).

Что мы получаем сразу после установки?

Dr.Web Security Space обеспечивает многоуровневую защиту всех компонентов защищаемых компьютеров: системной памяти, жестких дисков и сменных носителей от проникновений вирусов, руткитов, троянских программ, шпионского и рекламного ПО, хакерских утилит и различных вредоносных объектов из любых внешних источников

И сразу о детях (или о ваших пожилых родителях, которым вы настроили Интернет). Поживиться на них хотят многие мошенники, и им этого позволять не стоит

Кликаем на зеленый щиток в трее, далее пункт «Центр безопасности» и далее «Родительский контроль».

На экране перечислены все пользователи вашего компьютера (напомним, что если вы хотите задать разные ограничения для разных пользователей, то каждый из них должен заходить на компьютер под своей учетной записью. Увы, но антивирус не видит, кто сидит перед компьютером).

Нажимаем на замочек в нижнем углу и выбираем пользователя.

Как видим по умолчанию Интернет без ограничений. Непорядок

Теперь получить доступ к вредоносным сайтам станет сложнее.

На закладке «Время» вы можете ограничить время работ за компьютером.

Полезная возможность. А закладка Файлы и папки еще полезнее

Вы можете задать список папок, к которым пользователь или вообще не будет иметь доступ (не все фотографии нужно видеть всем!), или не сможет изменить их содержимое

Вы можете полностью разрешить доступ к камере, блокировать ее или при попытке доступа к ней выводить запрос. И конечно можете выбрать и указать программу, которая должна иметь возможность работать с камерой (или микрофоном).

Вставляем флешку и отмечаем ее.

Доступ к устройству кстати также может быть разным у разных пользователей.

Источник