Table of Contents

- Applies to

- Introduction

- Download locations for RSAT

- RSAT for Windows 10 Platform and Tools Support Matrix

- RSAT for Windows 8 and Windows 8.1 Platform and Tools Support Matrix

- Related topics

- Related forum threads

Applies to

All systems

Windows 10, Windows 8.1, Windows 8, Windows 7, Windows Vista, Windows Server Technical Preview, Windows Server 2012 R2, Windows Server 2012, Windows Server 2008, and Windows Server 2008 R2

Introduction

Remote Server Administration Tools (RSAT) enables IT administrators to remotely manage roles and features in Windows Server 2012 R2, Windows Server 2012, Windows Server 2008 or Windows Server 2008 R2 from a computer that is running Windows 10, Windows 8.1,

Windows 8, Windows Vista, or Windows 7.

RSAT cannot be installed on computers that are running Home, Standard, or Education editions of Windows. You can only install RSAT on Professional or Enterprise editions of the Windows client operating system. Unless the download page specifically states

that RSAT applies to a Beta or Preview or other prerelease version of Windows, you must be running a full (RTM) release of the Windows operating system to install and use RSAT. Although some users have found ways of manually cracking or hacking the RSAT MSU

to install RSAT on unsupported releases or editions of Windows, this is a violation of the Windows end-user license agreement.

This is similar to installing the adminpak.msi on Windows 2000 or Windows XP client computers. There is one major difference: in Windows Vista and Windows 7, the tools are not automatically available after

RSAT is downloaded and installed . You must enable the tools that you want to use by using the Control Panel. To do so, click

Start, click Control Panel, click Programs and then click

Turn Windows features on or off (as shown in the following figure).

However, in the RSAT releases for Windows 10, Windows 8.1, and Windows 8, tools are once again all enabled by default. You can open

Turn Windows on or off to disable tools that you don’t want to use. In RSAT for Windows 10, Windows 8.1, and Windows 8, GUI-based tools are accessed from within the Server Manager console, on the

Tools menu.

For RSAT that runs on Windows Vista and Windows 7, after running the downloaded installation package, you must enable the tools for the roles and features that you want to manage (as shown in the following figure).

You don’t need to do this for RSAT for Windows 8 or later.

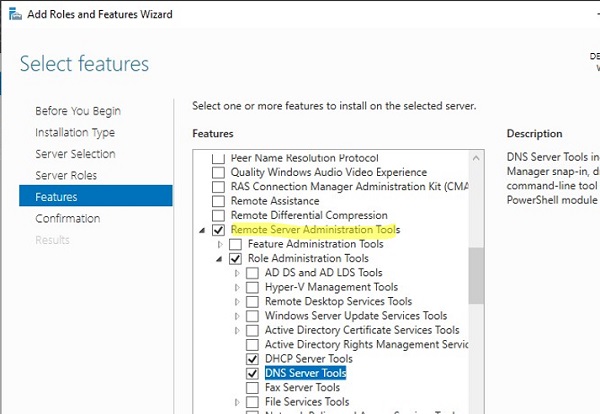

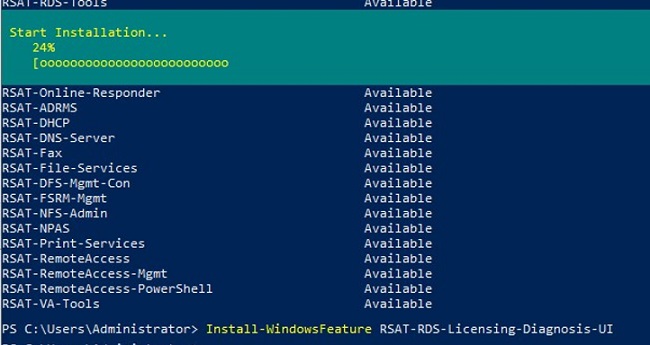

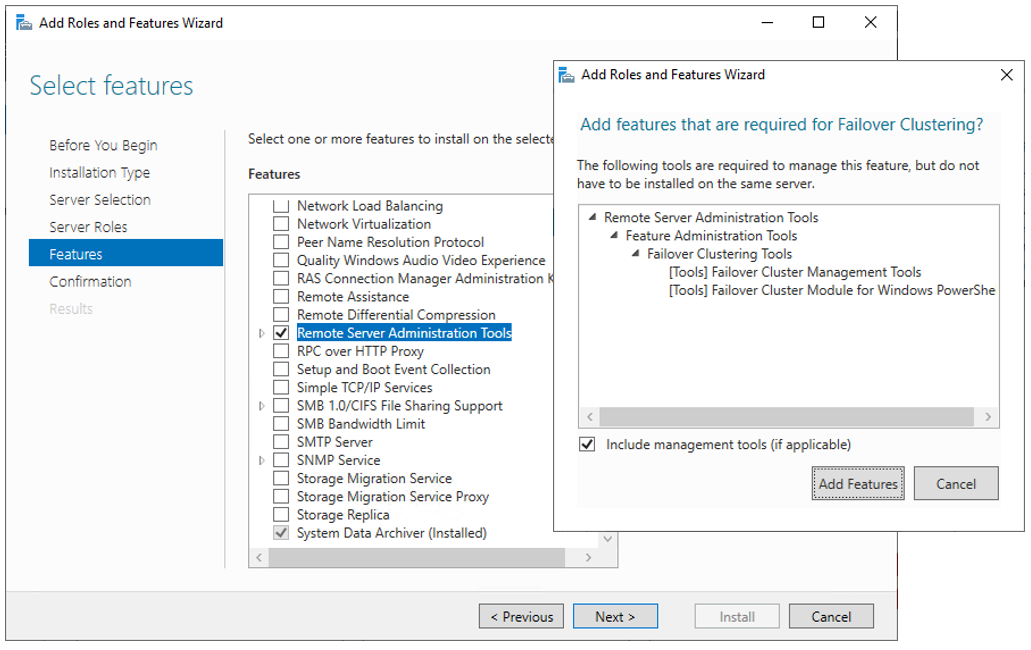

If you need to install management tools in Windows Server 2008, Windows Server 2008 R2, Windows Server 2012, Windows Server 2012 R2, or Windows Server 2016 Technical Preview for specific roles or features running on remote servers, there’s no need to install

additional software. Open the Add Features Wizard in Windows Server 2008 or Windows Server 2008 R2, or the

Add Roles and Features Wizard in Windows Server 2012 and later releases, and on the

Select Features page, expand Remote Server Administration Tools and select the tools that you want to install. Complete the wizard to install your management tools. See the following figure.

Download locations for RSAT

- Remote Server Administration Tools for Windows 10

- Remote Server Administration Tools (RSAT) for Windows 8.1

- Remote Server Administration Tools (RSAT) for Windows 8Remote

Server Administration Tools (RSAT) for Windows 7 with SP1 (both x86 and x64) - Remote Server Administration Tools (RSAT) for Windows Vista 32-bit (x86)

- Remote Server Administration Tools (RSAT) for Windows Vista 64-bit (x64)

RSAT for Windows 10 Platform and Tools Support Matrix

| Remote Server Administration Tools Technology | Description | Manages technology on Windows Server 2012 and Windows Server 2012 R2 | Manages technology on Windows Server 2016 Technical Preview, WS12 R2, and WS12 |

| Active Directory Certificate Services Tools | Active Directory Certificate Services Tools includes the Certification Authority, Certificate Templates, Enterprise PKI, and Online Responder Management snap-ins. | √ | √ |

| Active Directory Domain Services (AD DS) Tools and Active Directory Lightweight Directory Services (AD LDS) Tools |

Active Directory Domain Services (AD DS) and Active Directory Lightweight Directory Services (AD LDS) Tools includes Active Directory Administrative Center; Active Directory Domains and Trusts; Active Directory Sites and Services; Active Directory Users |

√ |

|

|

Best Practices Analyzer |

Best Practices Analyzer cmdlets for Windows PowerShell |

√ |

√ |

|

BitLocker Drive Encryption Administration Utilities |

Manage-bde; Windows PowerShell cmdlets for BitLocker; BitLocker Recovery Password Viewer for Active Directory |

√ |

√ |

|

DHCP Server Tools |

DHCP Server Tools includes the DHCP Management Console, the DHCP Server cmdlet module for Windows Powershell, and the |

√ |

√ |

|

DirectAccess, Routing and Remote Access |

Routing and Remote Access management console; Connection Manager Administration Kit console; Remote Access provider for Windows PowerShell; Web Application Proxy |

√ |

√ |

|

DNS Server Tools |

DNS Server Tools include the DNS Manager snap-in, the DNS module for Windows PowerShell, and the |

√ |

√ |

|

Failover Clustering Tools |

Failover Clustering Tools include Failover Cluster Manager, Failover Clusters (Windows PowerShell Cmdlets), MSClus, Cluster.exe, Cluster-Aware Updating management console, Cluster-Aware Updating cmdlets for Windows PowerShell |

√ |

√ GUI tools support Windows Server 2016 Technical Preview and Windows Server 2012 R2. Only PowerShell tools work on Windows Server 2012. |

|

File Services Tools |

File Services Tools include the following: Share and Storage Management Tools; Distributed File System Tools; File Server Resource Manager Tools; Services for NFS Administration Tools; iSCSI management cmdlets for Windows PowerShell; Work Folders Management |

√ |

√ The Share and Storage Management snap-in is deprecated after the release of Windows Server 2016. Storage Replica is new in Windows Server 2016 Technical Preview, and won’t work on WS12 R2 and WS12. |

|

Group Policy Management Tools |

Group Policy Management Tools include Group Policy Management Console, Group Policy Management Editor, and Group Policy Starter GPO Editor. |

√ |

√ Group Policy has some new features in Windows Server 2016 Technical Preview which are not available on older operating systems. |

|

Hyper-V Tools |

Hyper-V Tools include the Hyper-V Manager snap-in and the Virtual Machine Connection remote access tool. |

Hyper-V tools are not part of Remote Server Administration Tools for Windows 10. These tools are available as part of Windows 10; there is no need to install RSAT to use them. The Hyper-V Manager console for Windows Server 2016 Technical Preview doesn’t |

Hyper-V in Windows 10 can manage Hyper-V in Windows Server 2012 R2 and Windows Server 2012. |

|

IP Address Management (IPAM) Management Tools |

IP Address Management client console |

√ IPAM tools in Remote Server Administration Tools for Windows 10 cannot be used to manage IPAM running on Windows Server 2012 R2 and Windows Server 2012. |

√ IPAM tools in Remote Server Administration Tools for Windows 10 cannot be used to manage IPAM running on Windows Server 2012 R2 and Windows Server 2012. |

|

Network Adapter Teaming, or NIC Teaming |

NIC Teaming management console |

√ |

√ |

|

Network Controller |

Network Controller PowerShell module |

Not available |

√ |

|

Network Load Balancing Tools |

Network Load Balancing Tools include the Network Load Balancing Manager; Network Load Balancing Windows PowerShell Cmdlets; and the NLB.exe and WLBS.exe command line tools. |

√ |

√ |

|

Remote Desktop Services Tools |

Remote Desktop Services Tools include the Remote Desktop snap-ins; RD Gateway Manager, tsgateway.msc; RD Licensing Manager, licmgr.exe; RD Licensing Diagnoser, lsdiag.msc. Use Server Manager for administration of all other RDS role services except RD Gateway and RD Licensing. |

√ |

√ |

|

Server for NIS Tools |

Server for NIS Tools includes an extension to the Active Directory Users and Computers snap-in, and the Ypclear.exe command-line tool |

These tools are not available in RSAT for Windows 10 and later releases. |

|

|

Server Manager |

Server Manager includes the Server Manager console. Remote management with Server Manager is available in Windows Server 2016 Technical Preview, Windows Server 2012 R2, and Windows Server 2012. |

√ |

√ |

|

SMTP Server Tools |

SMTP Server Tools include the Simple Mail Transfer Protocol (SMTP) snap-in. |

These tools are not available in RSAT for Windows 8 and later releases. |

|

|

Storage Explorer Tools |

Storage Explorer Tools include the Storage Explorer snap-in. |

These tools are not available in RSAT for Windows 8 and later releases. |

|

|

Storage Manager for Storage Area Networks (SANs) Tools |

Storage Manager for SANs Tools include the Storage Manager for SANs snap-in and the |

These tools are not available in RSAT for Windows 8 and later releases. |

|

|

Volume Activation |

Manage Volume Activation, vmw.exe |

√ |

√ |

|

Windows System Resource Manager Tools |

Windows System Resource Manager Tools include the Windows System Resource Manager snap-in and the |

√ WSRM has been deprecated in Windows Server 2012 R2, and tools for managing WSRM are not available in Remote Server Administration Tools for Windows 8.1. and later releases of RSAT. |

|

|

Windows Server Update Services Tools |

Windows Server Update Services Tools include the Windows Server Update Services snap-in, WSUS.msc, and PowerShell cmdlets. |

√ |

√ |

RSAT for Windows 8 and Windows 8.1 Platform and Tools Support Matrix

| Remote Server Administration Tools technology | Description | Manages technology on Windows Server 2008 | Manages technology on Windows Server 2012 and Windows Server 2012 R2 |

| Active Directory Certificate Services Tools | Active Directory Certificate Services Tools includes the Certification Authority, Certificate Templates, Enterprise PKI, and Online Responder Management snap-ins. | √ | √ |

| Active Directory Domain Services (AD DS) Tools and Active Directory Lightweight Directory Services (AD LDS) Tools |

Active Directory Domain Services (AD DS) and Active Directory Lightweight Directory Services (AD LDS) Tools includes Active Directory Administrative Center; Active Directory Domains and Trusts; Active Directory Sites and Services; Active Directory Users GPFixup.exe; KSetup.exe; KtPass.exe; NlTest.exe; NSLookup.exe; W32tm.exe. — Server for NIS Tools includes an extension to the Active Directory Users and Computers snap-in, and the |

√, Windows PowerShell and ADAC remote management require the Active Directory Web Service download package. | √

Identity Management for UNIX, which includes Server for NIS, is deprecated in Windows Server 2012 R2, and tools for managing these features are no longer available in RSAT for Windows 8.1. |

| Best Practices Analyzer | Best Practices Analyzer cmdlets for Windows PowerShell | Can run on WS08 R2 when the Windows Management Framework 3.0 package is installed on WS08 R2. No BPA models are available for WS08. | √ |

| BitLocker Drive Encryption Administration Utilities | Manage-bde; Windows PowerShell cmdlets for BitLocker; BitLocker Recovery Password Viewer for Active Directory |

Not available | √ |

| Cluster-Aware Updating | Cluster-Aware Updating management console, Cluster-Aware Updating cmdlets for Windows PowerShell | Not available | √ |

| DHCP Server Tools | DHCP Server Tools includes the DHCP Management Console, the DHCP Server cmdlet module for Windows Powershell, and the Netsh command-line tool. |

√

Windows PowerShell module does not run on WS08 and WS08 R2 |

√ |

| DirectAccess, Routing and Remote Access | Routing and Remote Access management console; Connection Manager Administration Kit console; Remote Access provider for Windows PowerShell | Not available | √ |

| DNS Server Tools | DNS Server Tools include the DNS Manager snap-in, the DNS module for Windows PowerShell and the Ddnscmd.exe command-line tool. |

√ | √ |

| Failover Clustering Tools | Failover Clustering Tools include Failover Cluster Manager, Failover Clusters (Windows PowerShell Cmdlets), MSClus, Cluster.exe | √

Failover Cluster Manager runs only on Windows Server 2012. The Windows PowerShell cmdlet set supports Windows Server 2012 and WS08R2. MSClus and Cluster.EXE support Windows Server 2012, WS08R2 and WS08. |

√ |

| File and Storage Services Tools | File Services Tools include the following: Share and Storage Management Tools; Distributed File System Tools; File Server Resource Manager Tools; Services for NFS Administration Tools; iSCSI management cmdlets for Windows PowerShell

|

√

iSCSI cmdlets for Windows PowerShell can be used to manage iSCSI on Windows Server 2012 only. |

√ |

| Group Policy Management Tools | Group Policy Management Tools include Group Policy Management Console, Group Policy Management Editor, and Group Policy Starter GPO Editor. | √ | √ |

| Hyper-V Tools | Hyper-V Tools include the Hyper-V Manager snap-in and the Virtual Machine Connection remote access tool. | Hyper-V Manager console doesn’t support managing Hyper-V servers running Server 2008 or Server 2008 R2. | Hyper-V tools are not part of Remote Server Administration Tools for Windows 8 or Windows 8.1. These tools are available as part of Windows 8 and Windows 8.1; there is no need to install RSAT to use them. The Hyper-V Manager console for Windows Server 2012 doesn’t support managing Hyper-V servers running Server 2008 or Server 2008 R2. Managing Hyper-V running on Windows Server 2012 by using Windows PowerShell tools available in RSAT for Windows 8.1 works, but is not officially supported. Likewise, using RSAT for Windows 8 to manage Hyper-V on Windows Server 2012 R2 works, but is not officially supported. |

| IP Address Management (IPAM) Management Tools | IP Address Management client console | Not available | √

IPAM tools in Remote Server Administration Tools for Windows 8.1 cannot be used to manage IPAM running on Windows Server 2012. |

| Network Adapter Teaming, or NIC Teaming | Network Adapter Teaming management console | Not available | √ |

| Network Load Balancing Tools | Network Load Balancing Tools include the Network Load Balancing Manager; Network Load Balancing Windows PowerShell Cmdlets; and the NLB.exe and WLBS.exe Command Line Tools. | √ | √ |

| Remote Desktop Services Tools | Remote Desktop Services Tools include the Remote Desktop snap-ins; RD Gateway Manager, tsgateway.msc; RD Licensing Manager, licmgr.exe; RD Licensing Diagnoser, lsdiag.msc.

Server Manager should be used for administration of all other RDS role services except RD Gateway and RD Licensing. |

√ | √ |

| Server Manager | Server Manager includes the Server Manager console.

Remote management with Server Manager is available in Windows Server 2008 R2 and Windows Server 2012. |

Available for WS08 R2 and forward, not WS08 | √ |

| SMTP Server Tools | SMTP Server Tools include the Simple Mail Transfer Protocol (SMTP) snap-in. | √ | The tools are not available in RSAT for Windows 8 and later |

| Storage Explorer Tools | Storage Explorer Tools include the Storage Explorer snap-in. | √ | The tools are not available in RSAT for Windows 8 and later |

| Storage Manager for Storage Area Networks (SANs) Tools | Storage Manager for SANs Tools include the Storage Manager for SANs snap-in and the Provisionstorage.exe command-line tool. |

√ | The tools are not available in RSAT for Windows 8 and later |

| Volume Activation | Manage Volume Activation, vmw.exe | The tool can be used to manage volume activation on remote servers running WS08 or WS08 R2, but cannot run on those operating systems. | √ |

| Windows System Resource Manager Tools | Windows System Resource Manager Tools include the Windows System Resource Manager snap-in and the Wsrmc.exe command-line tool. |

√ | √

WSRM has been deprecated in Windows Server 2012 R2, and thus tools for managing WSRM are not available in Remote Server Administration Tools for Windows 8.1. |

| Windows Server Update Services Tools | Windows Server Update Services Tools include the Windows Server Update Services snap-in, WSUS.msc |

√ | √ |

Reference:

KB 858830

Related topics

- Remote Server Administration Tools for Windows 10 Help

- Remote Server Administration Tools for Windows 8 and 8.1 Help

- Description of Windows Server 2008 Remote Server Administration Tools for Windows Vista Service Pack 1

- RSAT Released for Windows

7 - Remotely

Managing your Server Core Using RSAT - Screencast:

How to Install and Enable Microsoft RSAT (Remote Server Administration Tools) for Windows Vista - Using

MMC Snap-ins and RSAT

Related forum threads

- Remote Server Administration Tools (RSAT)

- New

Version of RSAT for Windows 7 RTM? - RSAT

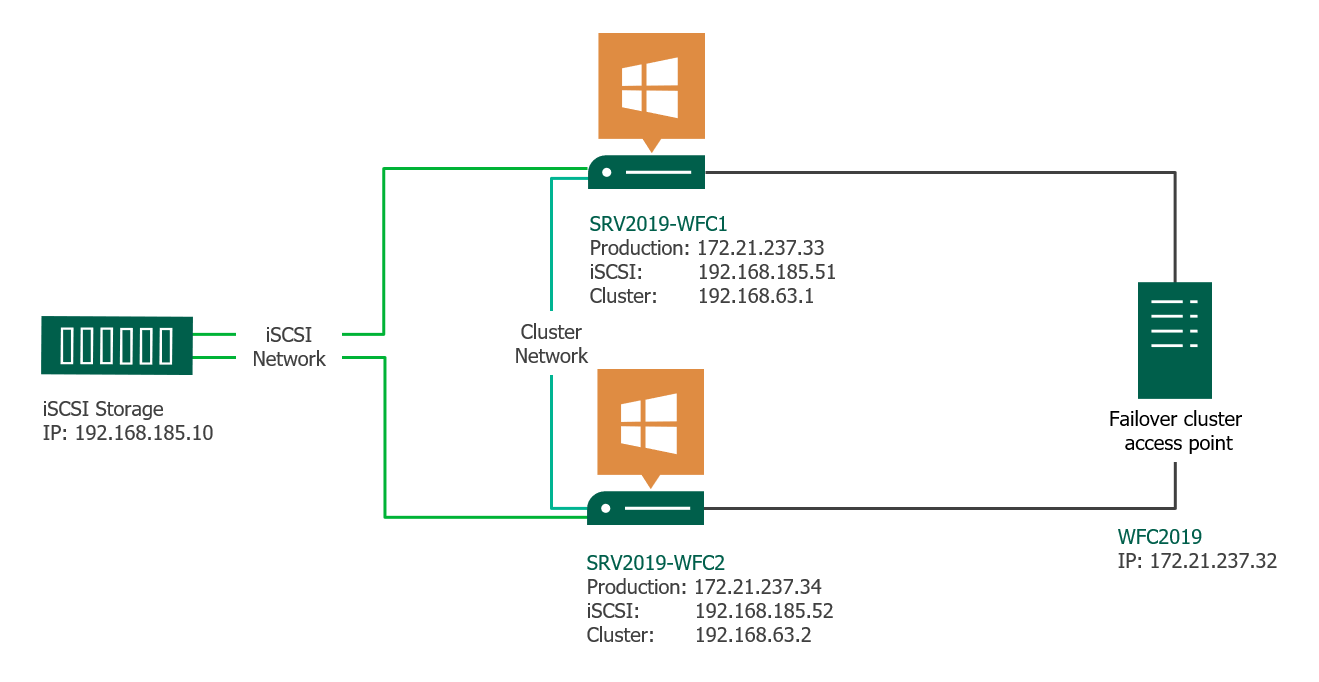

В статье приводится краткий обзор

создания отказоустойчивого кластера Microsoft Windows (WFC) в ОС Windows Server

2019 или 2016. В результате вы получите двухузловой кластер с одним общим

диском и кластерный вычислительный ресурс (объект «компьютер» в Active

Directory).

Подготовка

Не имеет значения, какие машины вы

используете — физические или виртуальные, главное, чтобы технология подходила

для создания кластеров Windows. Перед тем, как начать, проверьте соответствие

необходимым требованиям:

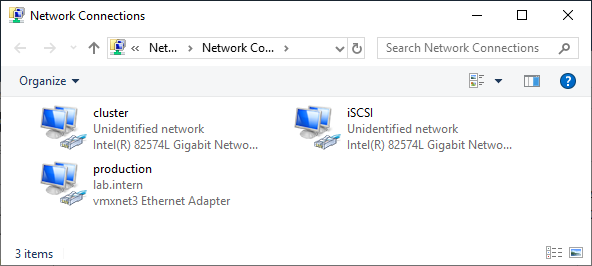

Две машины Windows 2019 с установленными последними обновлениями. У них должно быть по крайней мере два сетевых интерфейса: один для производственного трафика и один для кластерного трафика. В моем примере у машин три сетевых интерфейса (один дополнительный для трафика iSCSI). Я предпочитаю статические IP-адреса, но также можно использовать DHCP.

Введите оба сервера в домен

Microsoft Active Directory и убедитесь, что они видят общий ресурс хранения,

доступный в Disk Management. Пока не переводите диск в режим «онлайн».

Далее необходимо добавить функциональность Failover clustering (Server Manager > Аdd roles and features).

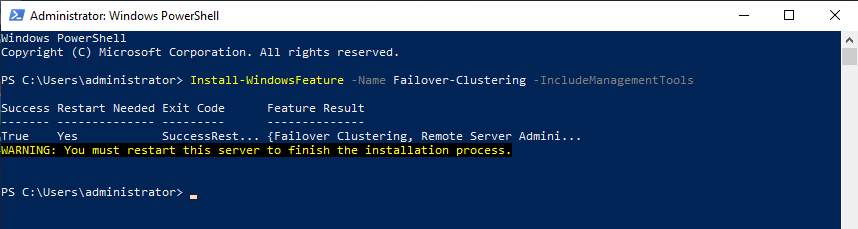

Перезапустите сервер, если требуется. В качестве альтернативы можно использовать следующую команду PowerShell:

Install-WindowsFeature -Name Failover-Clustering –IncludeManagementTools

После успешной установки в меню

Start, в Windows

Administrative Tools появится Failover Cluster Manager .

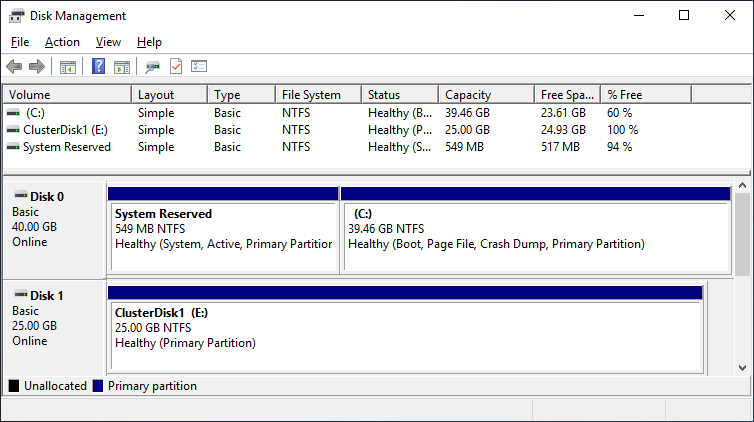

После установки Failover-Clustering

можно перевести общий диск в режим «онлайн» и отформатировать его на одном из

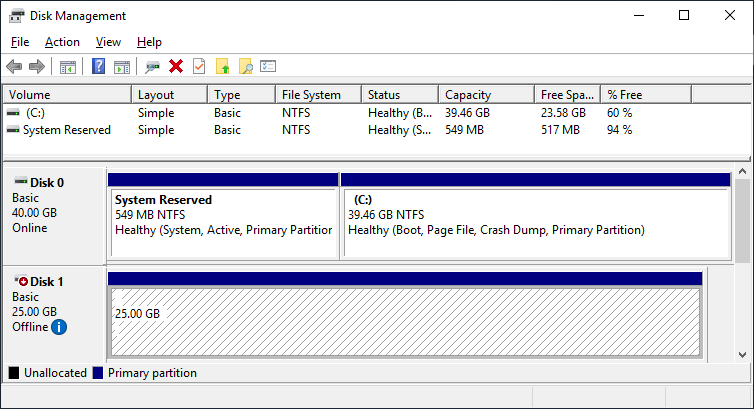

серверов. Не меняйте ничего на втором сервере. Там диск остается в режиме

offline.

Обновив Disk Management, вы увидите

что-то типа такого:

Server 1 Disk Management (disk status online)

Server 2 Disk Management (disk status offline)

Проверка готовности

отказоустойчивого кластера

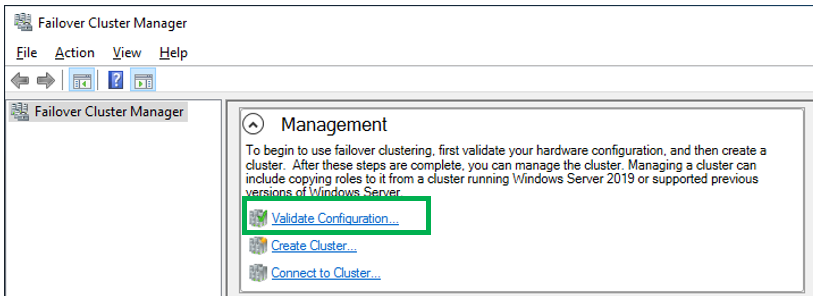

Перед созданием кластера необходимо убедиться, что все настройки правильно сконфигурированы. Запустите Failover Cluster Manager из меню Start, прокрутите до раздела Management и кликните Validate Configuration.

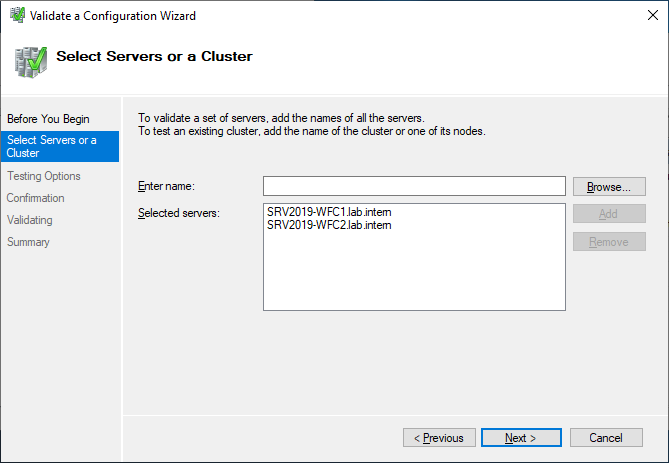

Выберите для валидации оба сервера.

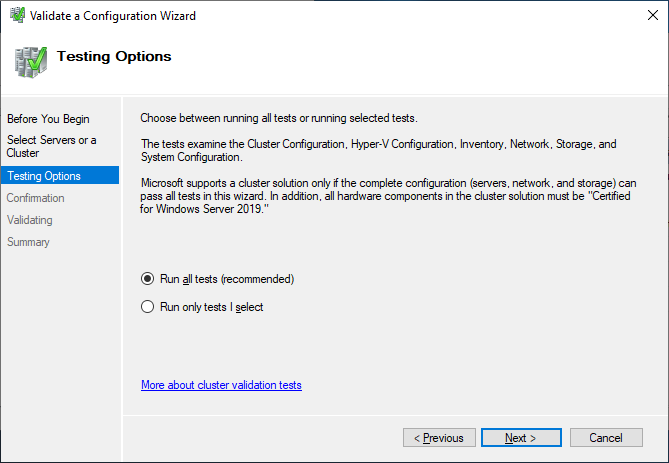

Выполните все тесты. Там же есть описание того, какие решения поддерживает Microsoft.

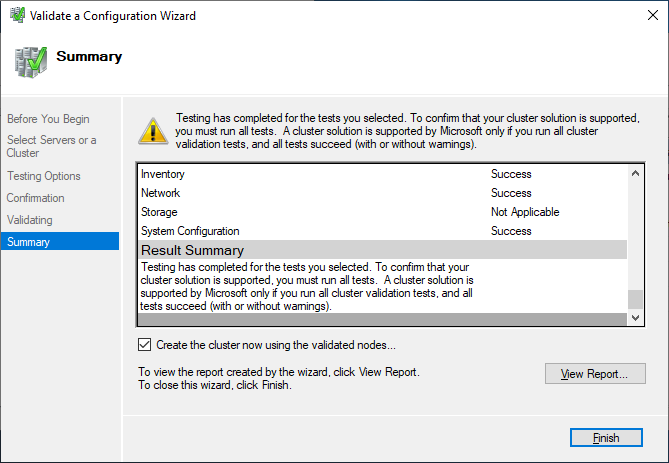

После успешного прохождения всех нужных тестов, можно создать кластер, установив флажок Create the cluster now using the validated nodes (создать кластер с помощью валидированных узлов), или это можно сделать позже. Если во время тестирования возникали ошибки или предупреждения, можно просмотреть подробный отчет, кликнув на View Report.

Создание отказоустойчивого

кластера

Если вы решите создать кластер,

кликнув на Create Cluster в Failover Cluster Manager,

потребуется снова выбрать узлы кластера. Если вы используете флажок Create

the cluster now using the validated nodes в мастере валидации

кластера, выбирать узлы не понадобится. Следующим шагом будет создание точки

доступа для администрирования кластера — Access Point for

Administering the Cluster. Это будет виртуальный объект, с которым позже

будут коммуницировать клиенты. Это объект «компьютер» в Active Directory.

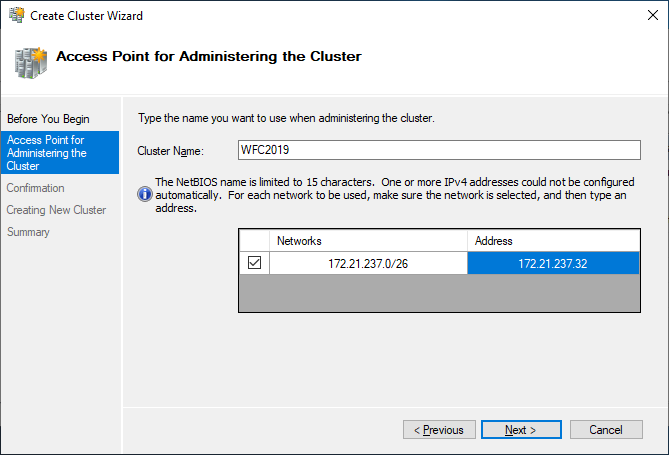

В мастере нужно будет задать имя кластера — Cluster Name и сетевую конфигурацию.

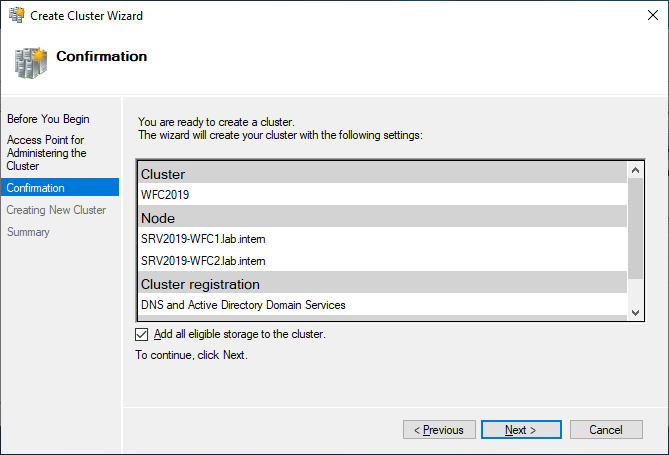

На последнем шаге подтвердите выбранные настройки и подождите создания кластера.

По умолчанию мастер автоматически

добавит общий диск к кластеру. Если вы его еще не сконфигурировали, будет

возможность сделать это позже.

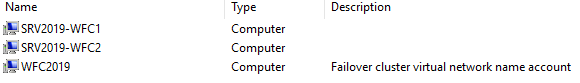

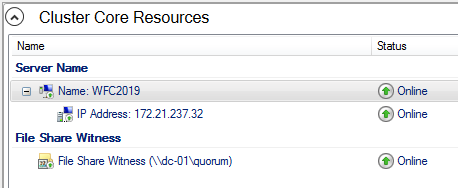

В результате вы увидите новый объект «компьютер» Active Directory под названием WFC2019.

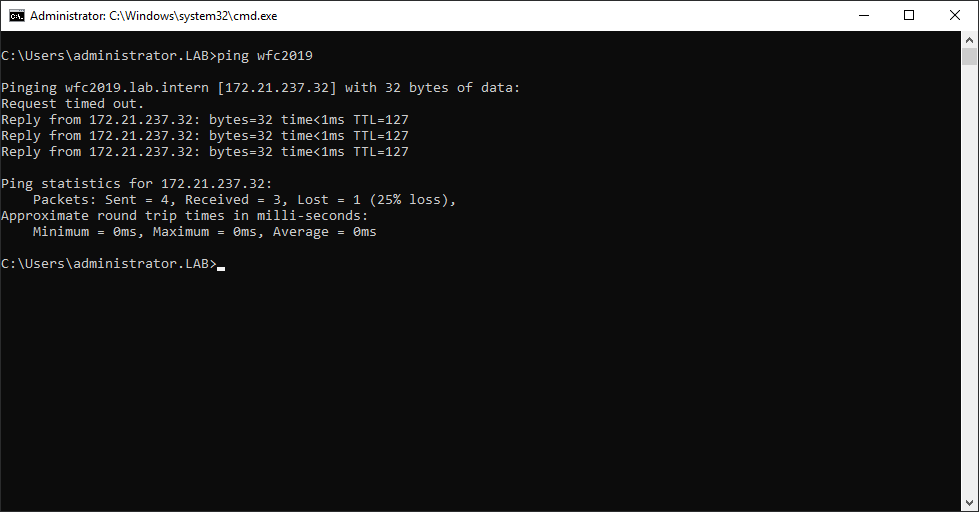

Вы можете отправить запрос к новому компьютеру, чтобы убедиться в его доступности (если ICMP-запросы разрешены в брандмауере Windows).

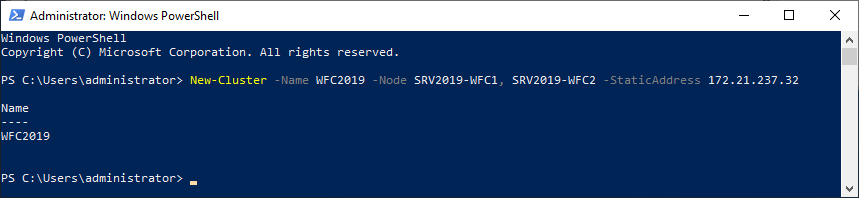

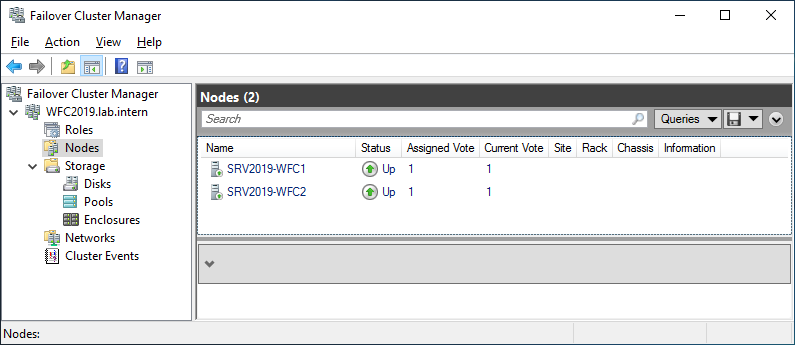

В качестве альтернативы можно создать кластер с помощью PowerShell. Следующая команда автоматически добавит подходящее хранилище:

New-Cluster -Name WFC2019 -Node SRV2019-WFC1, SRV2019-WFC2 -StaticAddress 172.21.237.32

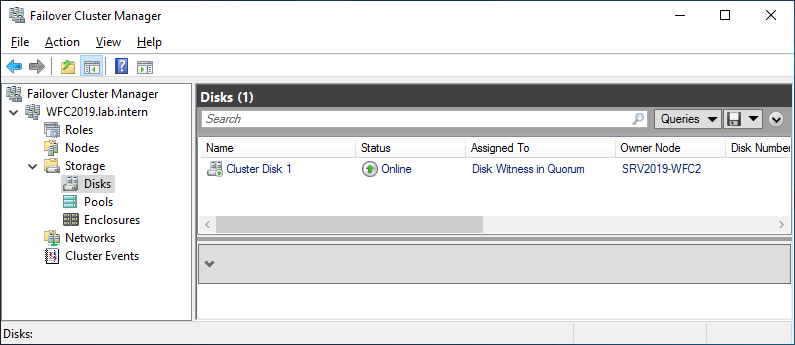

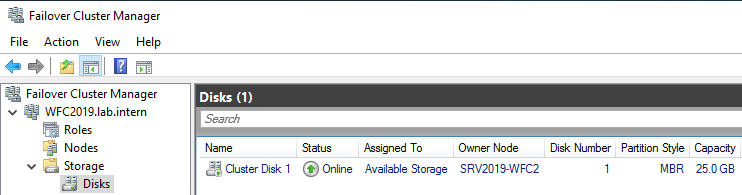

Результат можно будет увидеть в Failover Cluster Manager, в разделах Nodes и Storage > Disks.

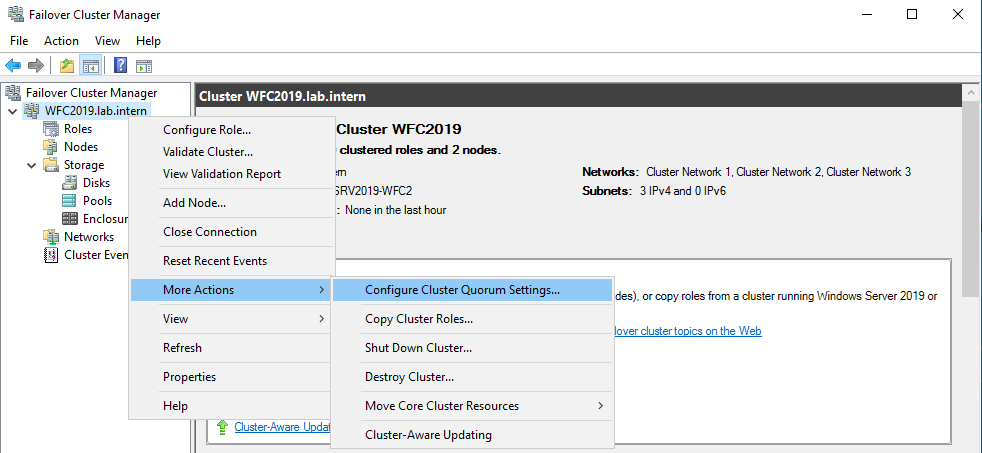

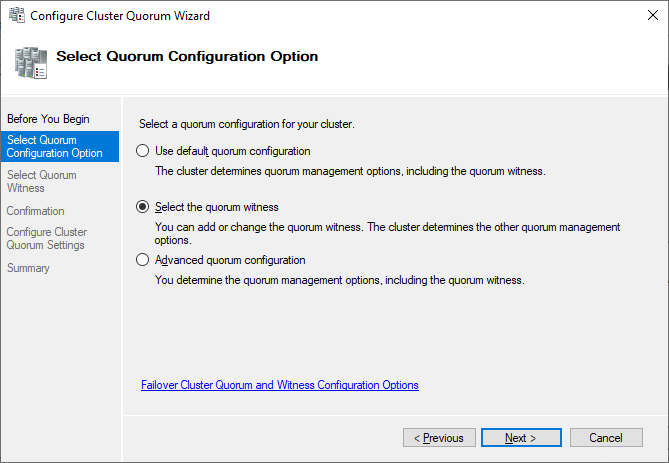

Иллюстрация показывает, что в данный момент диск используется в качестве кворума. Поскольку мы хотим использовать этот диск для данных, нам необходимо сконфигурировать кворум вручную. Из контекстного меню кластера выберите More Actions > Configure Cluster Quorum Settings (конфигурирование настроек кворума).

Мы хотим выбрать диск-свидетель вручную.

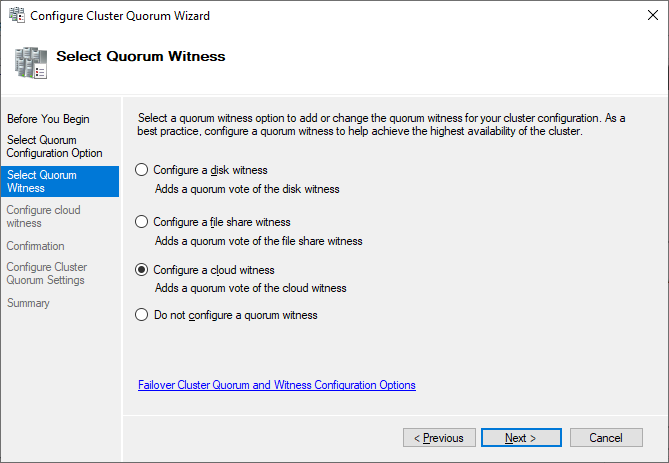

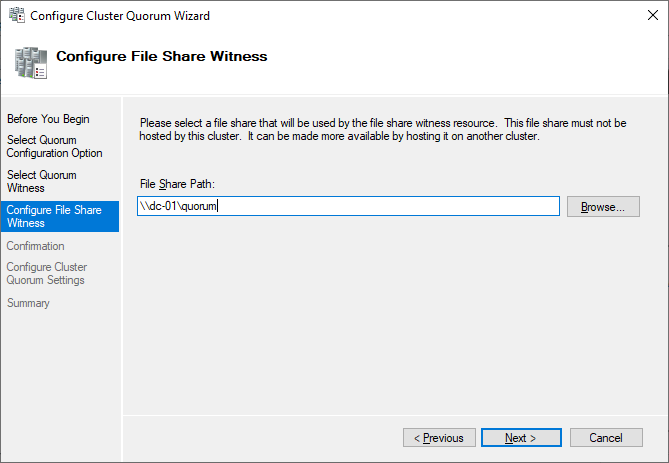

В данный момент кластер использует диск, ранее сконфигурированный как диск-свидетель. Альтернативно можно использовать в качестве свидетеля общую папку или учетную запись хранилища Azure. В этом примере мы используем в качестве свидетеля общую папку. На веб-сайте Microsoft представлены пошаговые инструкции по использованию свидетеля в облаке. Я всегда рекомендую конфигурировать свидетель кворума для правильной работы. Так что, последняя опция для производственной среды не актуальна.

Просто укажите путь и завершите мастер установки.

После этого общий диск можно использовать для работы с данными.

Поздравляю, вы сконфигурировали отказоустойчивый кластер Microsoft с одним общим диском.

Следующие шаги и резервное

копирование

Одним из следующих шагов будет

добавление роли для кластера, но это выходит за рамки данной статьи. Когда

кластер будет содержать данные, пора будет подумать о его резервном копировании.

Veeam Agent for Microsoft Windows может применяться для

резервного копирования отказоустойчивых кластеров Windows с общими дисками. Мы

также рекомендуем осуществлять резервное копирование «всей системы» кластера.

При этом выполняется резервное копирование операционных систем узлов кластера.

Это поможет ускорить восстановление отказавшего узла кластера, так как вам не

придется искать драйверы и прочее при восстановлении.

Руководство по созданию отказоустойчивых

кластеров для Windows Server 2019

Remote Server Administration Tools — позволяет администрировать контроллер домена со своего рабочего компа. В моём случае с Windows 10.

Установка

После октября 2018 RSAT доступен как «Features on Demand».

Есть вариант установки через PowerShell.

Есть и общий вариант установки. Если получаете ошибку, то стоит попробовать другой вариант установки.

Общий вариант установки

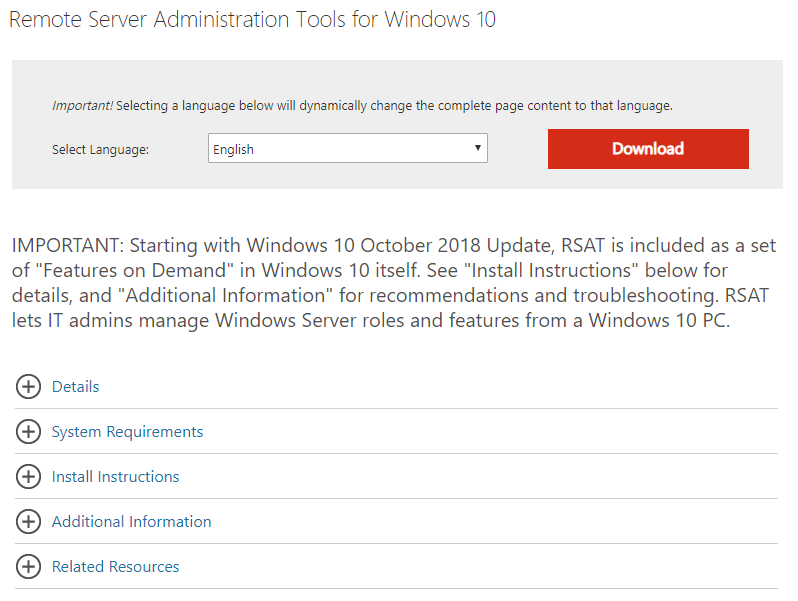

Качаем RSAT с сайта:

https://www.microsoft.com/en-US/download/details.aspx?id=45520

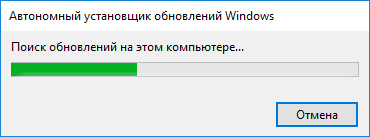

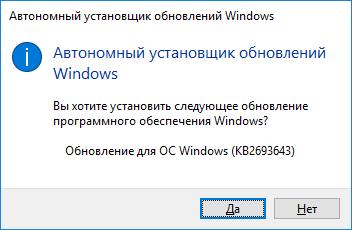

Ставим пакет:

Запускается установка:

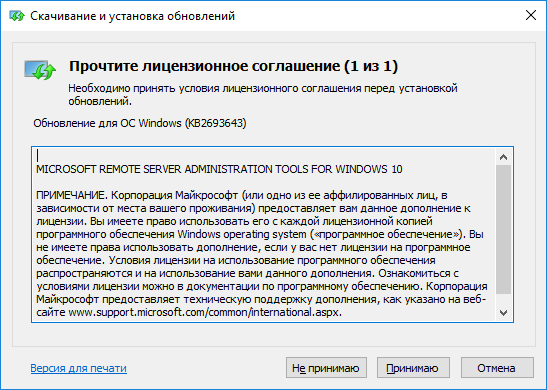

Принимаем лицензию:

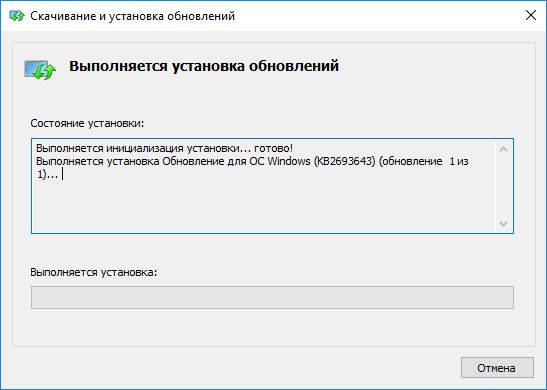

Запускается установка:

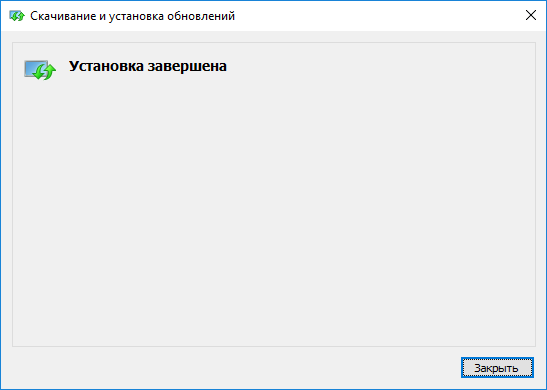

Установка завершена:

Установка RSAT через дополнительные компоненты

Через дополнительные компоненты доступны следующие средства удалённого администрирования RSAT:

https://docs.microsoft.com/en-us/windows-hardware/manufacture/desktop/features-on-demand-non-language-fod#remote-server-administration-tools-rsat

Feature: Active Directory Domain Services and Lightweight Directory Services Tools

- Description: For remotely managing AD DS and AD LDS on Windows Server

- Dependencies: Rsat.ServerManager.Tools

- Capability name: Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-ActiveDirectory-DS-LDS-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 17.01 MB

- Availability: Windows 10, version 1809 and later

Feature: BitLocker Drive Encryption Administration Utilities

- Description: Tools for managing BitLocker Drive Encryption Features

- Dependencies: Rsat.ActiveDirectory.DS-LDS.Tools

- Capability name: Rsat.BitLocker.Recovery.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-BitLocker-Recovery-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 52.35 KB

- Availability: Windows 10, version 1809 and later

Feature: Active Directory Certificate Services Tools

- Description: Remotely manage AD CS on Windows Server

- Capability name: Rsat.CertificateServices.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-CertificateServices-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 5.35 MB

- Availability: Windows 10, version 1809 and later

Feature: DHCP Server Tools

- Description: DHCP MMC snap-in, SHCP server netsh context, and Windows PowerShell module for DHCP Server

- Capability name: Rsat.DHCP.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-DHCP-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 7.09 MB

- Availability: Windows 10, version 1809 and later

Feature: DNS Server Tools

- Description: DNS MMC snap-in, dnscmd.exe command-line tool, and Windows PowerShell module for DHCP Server

- Capability name: Rsat.Dns.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-DNS-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 6.15 MB

- Availability: Windows 10, version 1809 and later

Feature: Failover Clustering Tools

- Description: Failover Cluster Manager snap-in, the Cluster-Aware Updating interface, and the Failover Cluster module for Windows PowerShell

- Dependencies: Rsat.FileServices.Tools

- Capability name: Rsat.FailoverCluster.Management.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-FailoverCluster-Management-Tools-FOD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 34.35 MB

- Availability: Windows 10, version 1809 and later

Feature: File Services Tools

- Description: For remotely managing the File Services role on Windows Server

- Dependencies: Rsat.ServerManager.Tools

- Capability name: Rsat.FileServices.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-FileServices-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 17.14 MB

- Availability: Windows 10, version 1809 and later

Feature: Group Policy Management Tools

- Capability name: Rsat.GroupPolicy.Management.Tools~~~~0.0.1.0

- Description: Group Policy Management Console, GP Management Editor, and GP Started GPO Editor

- Sample package name: Microsoft-Windows-GroupPolicy-Management-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 18.54 MB

- Availability: Windows 10, version 1809 and later

Feature: IP Address Management (IPAM) Client

- Description: Used to connect to and manage a remote IPAM server

- Dependencies: Rsat.ServerManager.Tools

- Capability name: Rsat.IPAM.Client.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-IPAM-Client-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 872.56 KB

- Availability: Windows 10, version 1809 and later

Feature: Data Center Bridging LLDP Tools

- Description: Includes PowerShell tools for remotely managing LLDP agents on Windows Server

- Capability name: Rsat.LLDP.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-LLDP-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: None

- Install size: 19.19 KB

- Availability: Windows 10, version 1809 and later

Feature: Network Controller Management Tools

- Description: PowerShell tools for managing the Network Controller role on Windows Server

- Capability name: Rsat.NetworkController.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-NetworkController-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 767.20 KB

- Availability: Windows 10, version 1809 and later

Feature: Network Load Balancing Tools

- Description: Network Load Balancing Manager snap-in, the Network Load balancing module for PowerShell, and the nlb.exe and wlbs.exe command-line tools

- Capability name: Rsat.NetworkLoadBalancing.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-NetworkLoadBalancing-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 859.35 KB

- Availability: Windows 10, version 1809 and later

Feature: Remote Access Management Tools

- Description: Graphical and PowerShell tools for manging the Remote Access role on Windows Server

- Dependencies: Rsat.ServerManager.Tools, Rsat.GroupPolicy.Management.Tools

- Capability name: Rsat.RemoteAccess.Management.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-RemoteAccess-Management-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 27.70 MB

- Availability: Windows 10, version 1809 and later

Feature: Remote Desktop Services Tools

- Description: Snap-ins for Remote Desktop Licensing Manager, Remote Desktop Licensing Diagnostics, and Remote Desktop Gateway Manager.

- Capability name: Rsat.RemoteDesktop.Services.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-RemoteDesktop-Services-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 3.60 MB

- Availability: Windows 10, version 1809 and later

Feature: Server Manager

- Description: Server Manager console and PowerShell tools for remotely managing Windows Server

- Dependencies: None. NICTeaming.Tools.Legacy is already merged with this package.

- Capability name: Rsat.ServerManager.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-ServerManager-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 32.47 MB

- Availability: Windows 10, version 1809 and later

Feature: Shielded VM Tools

- Description: Includes the Provisioning Data File Wizard and the Template Disk Wizard

- Dependencies: Rsat.ServerManager.Tools

- Capability name: Rsat.Shielded.VM.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-Shielded-VM-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 20.09 MB

- Availability: Windows 10, version 1809 and later

Feature: Storage Replica Module for Windows PowerShell

- Description: Remotely manage the Storage Replica feature with PowerShell

- Capability name: Rsat.StorageReplica.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-StorageReplica-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 1.58 MB

- Availability: Windows 10, version 1809 and later

Feature: Volume Activation Tools

- Description: Manage volume activation license keys on a KMS host or in Microsoft AAD

- Capability name: Rsat.VolumeActivation.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-VolumeActivation-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 556.39 KB

- Availability: Windows 10, version 1809 and later

Feature: Windows Server Update Services Tools

- Description: Includes graphical and PowerShell tools for managing WSUS

- Capability name: Rsat.WSUS.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-WSUS-Tools-FoD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Lang

- Install size: 8.27 MB

- Availability: Windows 10, version 1809 and later

Feature: Storage Migration Service Management Tools

- Description: Provides management tools for storage migration jobs

- Capability name: Rsat.StorageMigrationService.Management.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-StorageMigrationService-Management-Tools-FOD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Yes

- Install size: 303.98

- Availability: Windows 10, version 1809 and later

Feature: Systems Insights Module for Windows PowerShell

- Description: Provides the ability to manage the System Insights feature

- Capability name: Rsat.SystemInsights.Management.Tools~~~~0.0.1.0

- Sample package name: Microsoft-Windows-SystemInsights-Management-Tools-FOD-Package~31bf3856ad364e35~amd64~~.cab

- Satellites: Lang

- Install size: 123.43 KB

- Availability: Windows 10, version 1809 and later

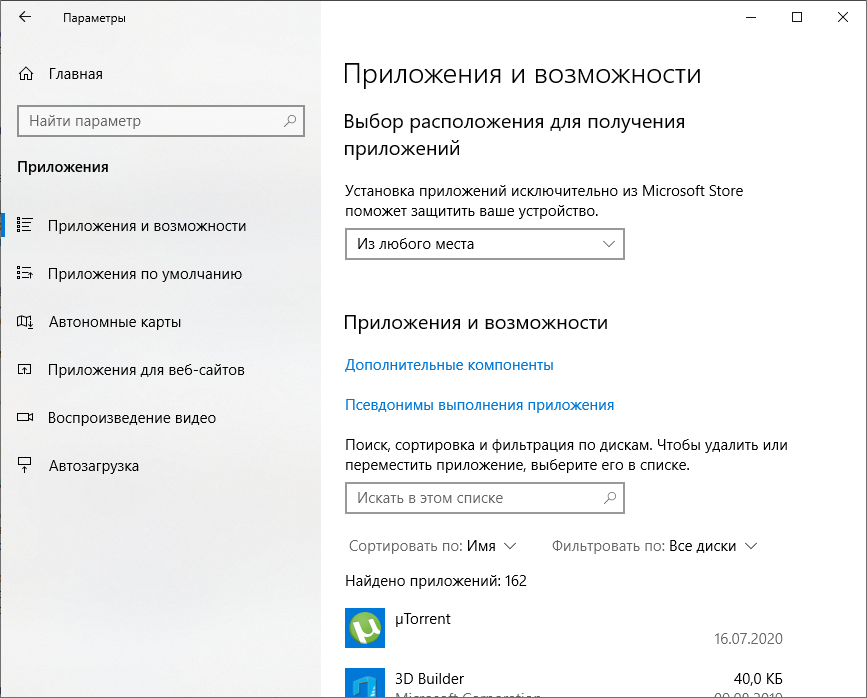

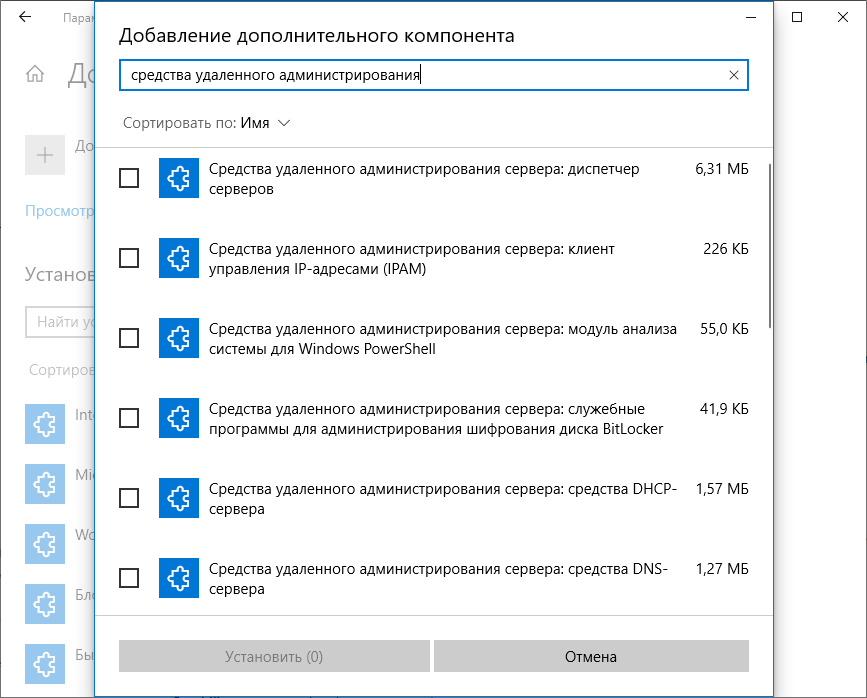

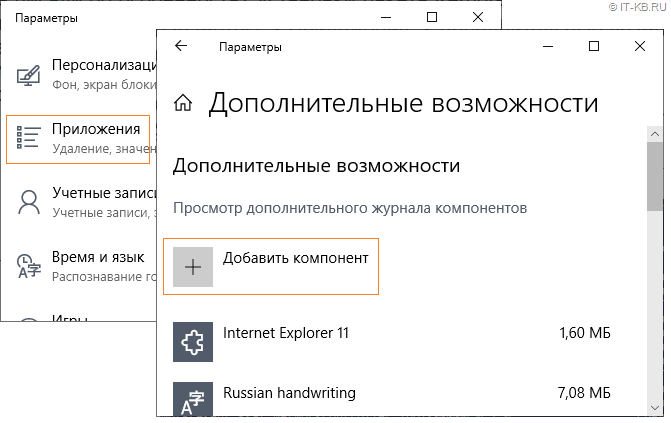

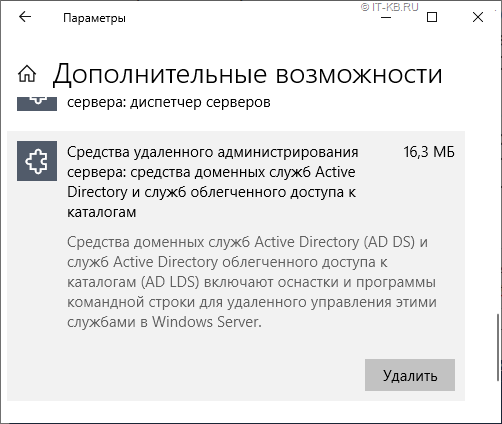

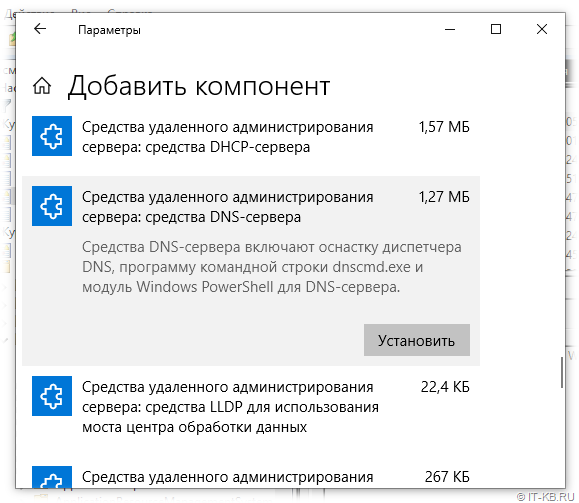

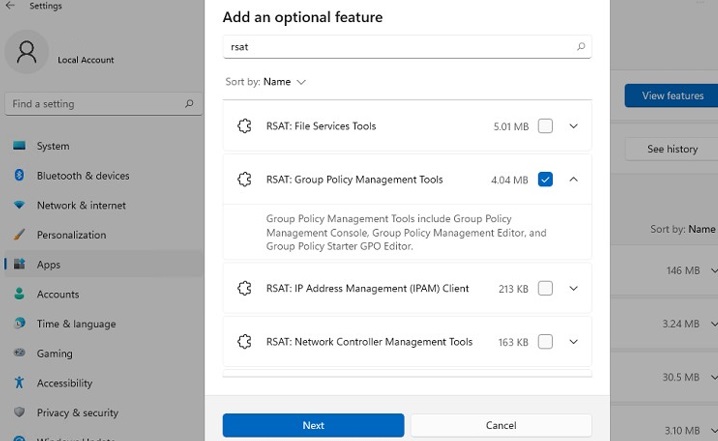

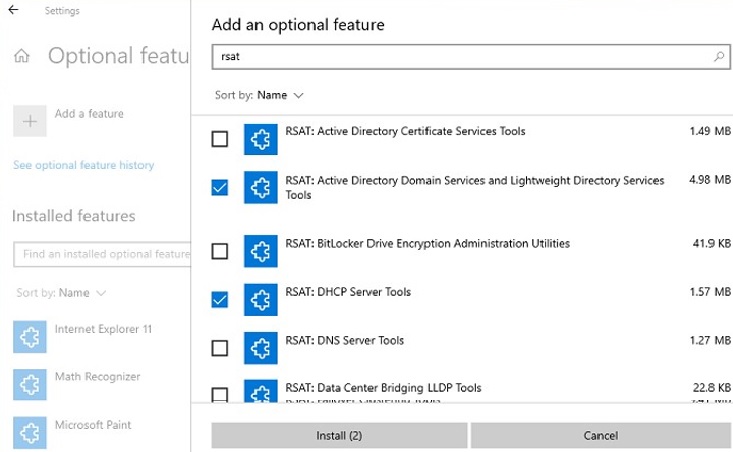

Пуск > Параметры > Проложения > Приложения и возможности

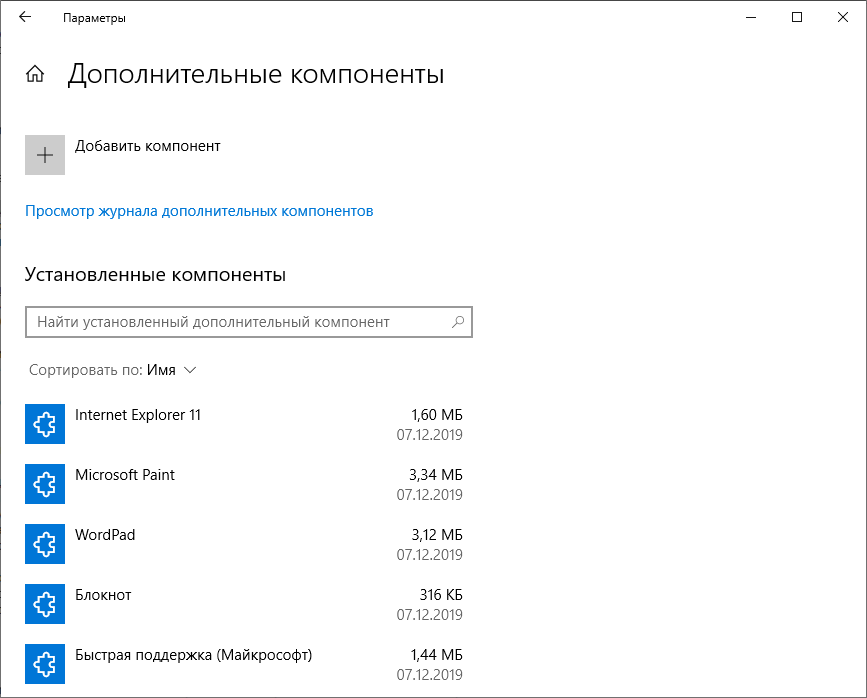

Выбираем «Дополнительные компоненты».

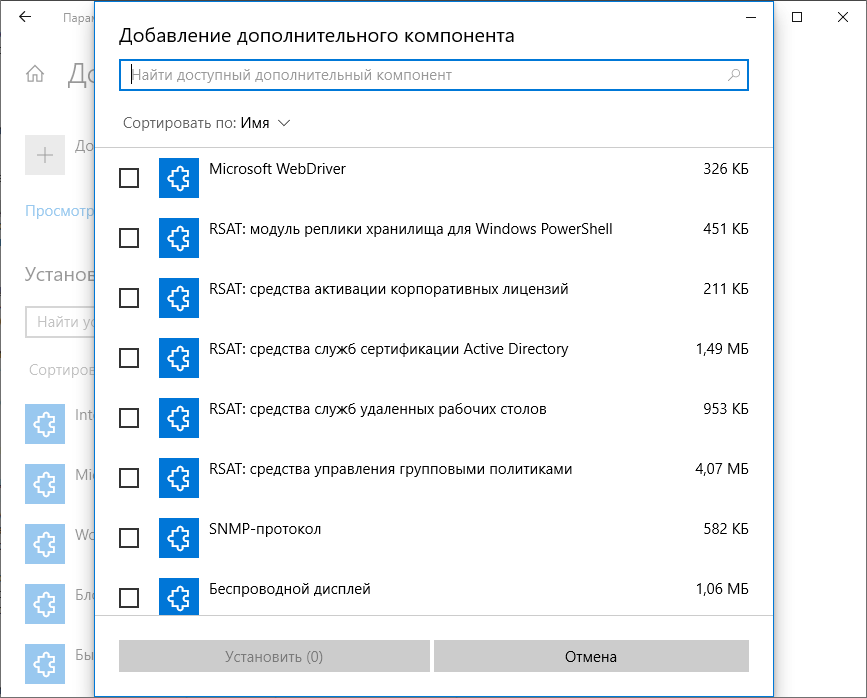

Добавить компонент.

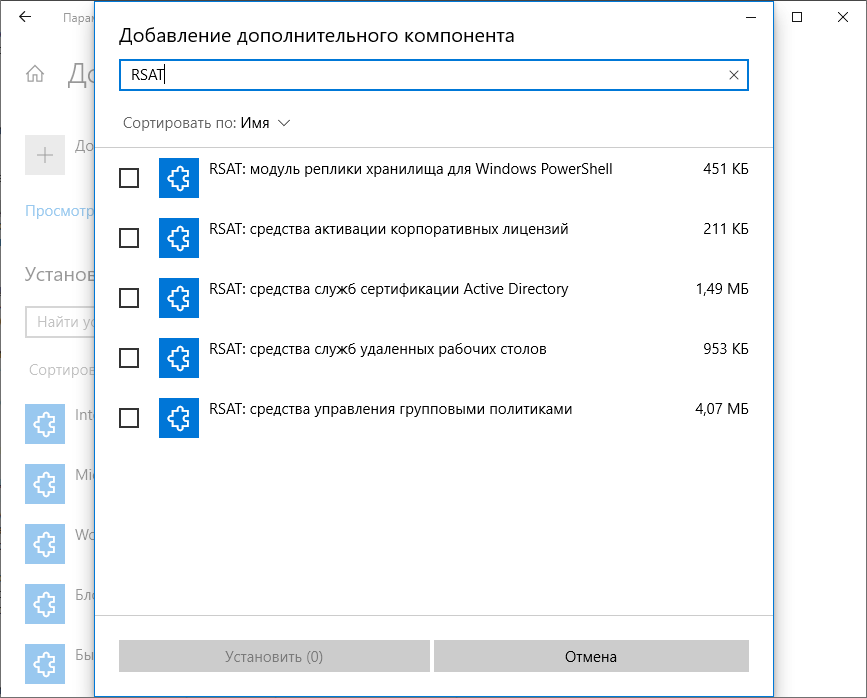

С названиями там беда. Можно отфильтровать компоненты по слову «RSAT».

Но отобразятся не все. Можно поискать через «средства удалённого администрирования».

Выбираем нужные нам компоненты.

Установить.

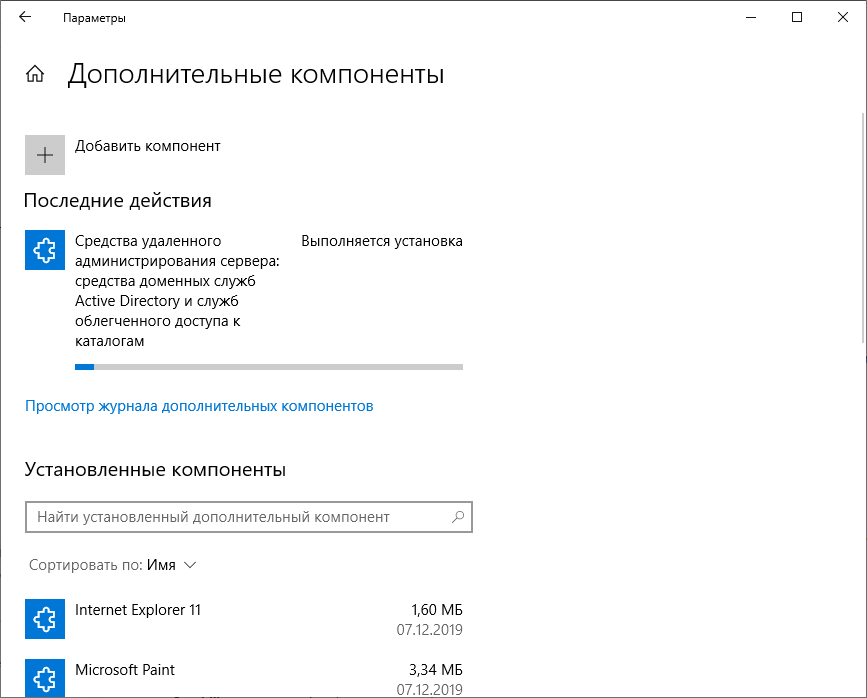

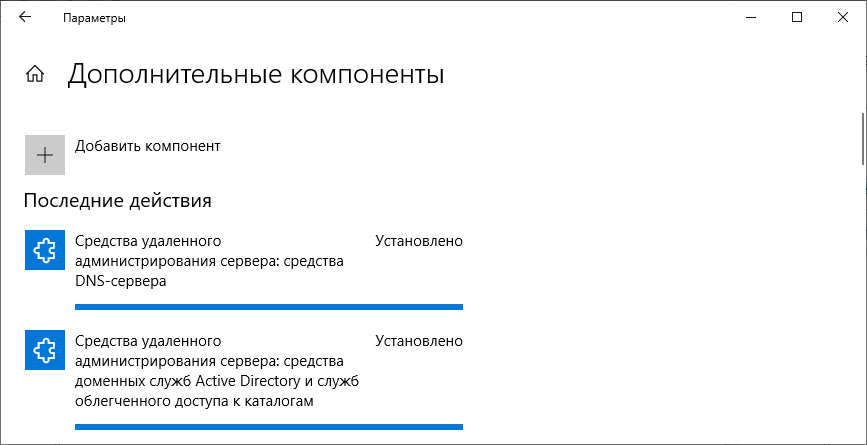

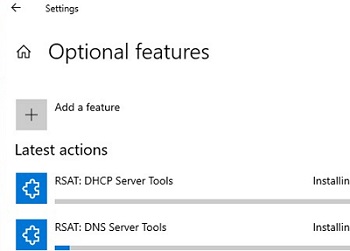

Начинается установка компонентов.

В случае успеха компоненты будут установлены.

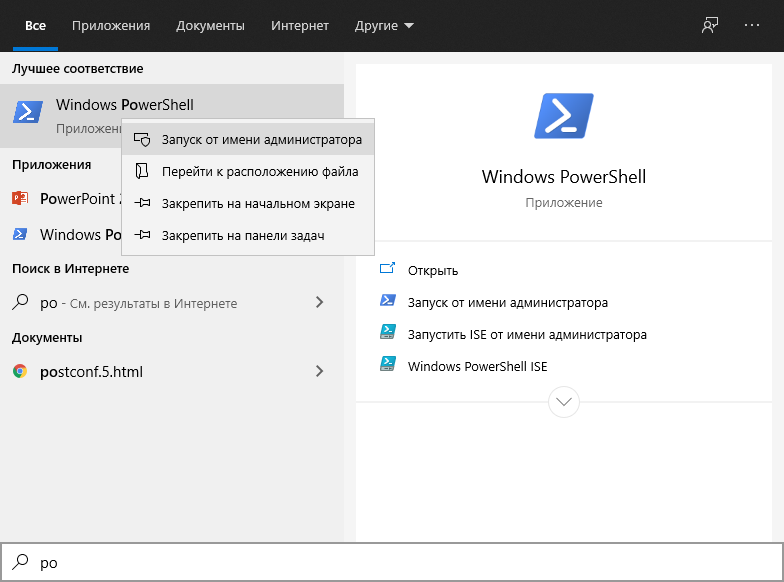

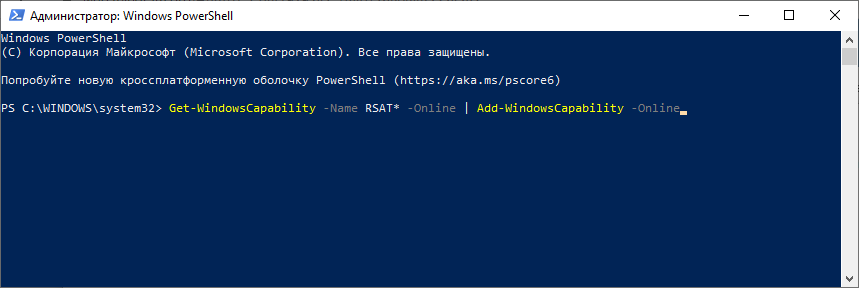

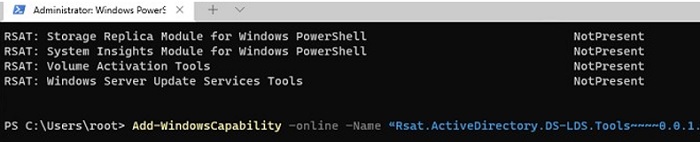

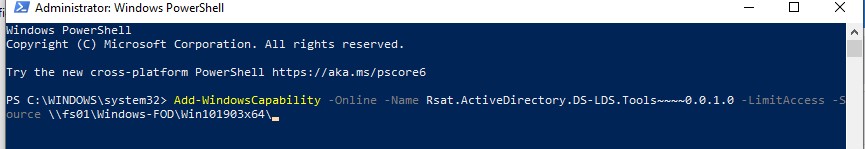

Установка RSAT через PowerShell

Запускаем под админом PowerShell.

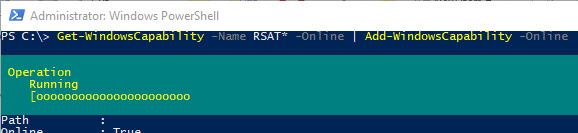

Можно установить сразу весь комплект:

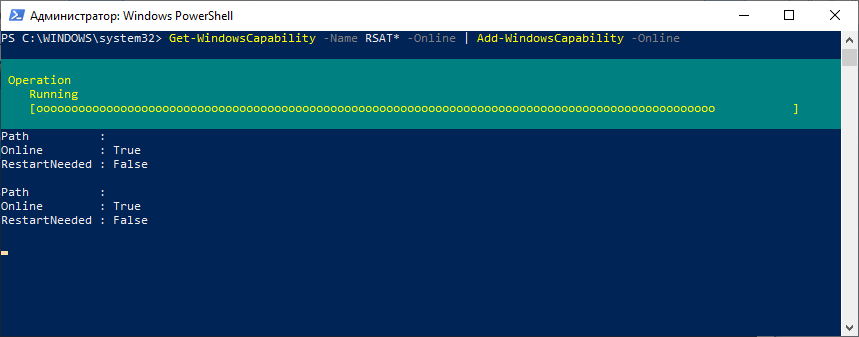

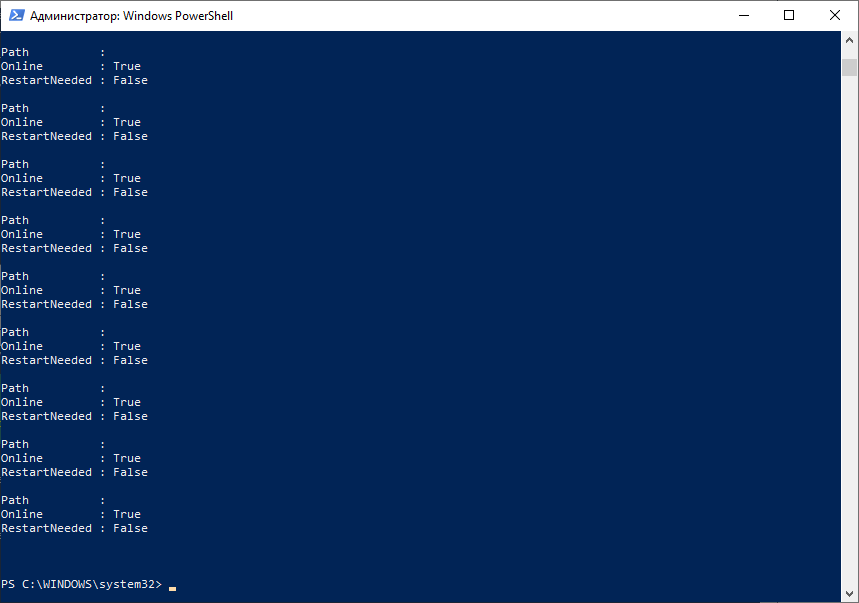

Get-WindowsCapability -Name RSAT* -Online | Add-WindowsCapability -OnlineНачинается установка.

В случае успеха компоненты будут установлены.

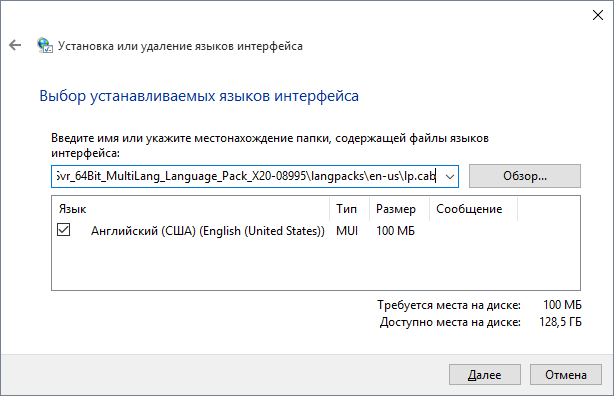

Стала доступна для загрузки англоязычная версия Remote Server Administration Tools for Windows 10 (только для редакций Windows 10 Professional и Enterprise). После установки пакета все инструменты RSAT активны по умолчанию (не требуют активации через механизм включения компонент Windows). Однако если установка выполняется на локализованную (напр. русифицированную) клиентскую систему Windows 10, то для появления соответствующих оснасток в системе необходимо предварительно установить английский языковой пакет. Сделать это можно разными способами, например через утилиту lpksetup.exe

И только после установки языкового пакета можно устанавливать RSAT (только в этом случае после его установки система попросит перезагрузки, после которой в панели управления появятся соответствующие административные оснастки).

Этот релиз RSAT не содержит следующих работоспособных инструментов:

— DHCP Tools (Dhcpmgmt.msc);

— IP Address Management (IPAM) Tools;

— Network Policy Server Tools;

— Routing and Remote Access Tools.

Для DHCP Tools и Routing and Remote Access Tools в составе RSAT поставляются эквивалентные командлеты Windows PowerShell.

Загрузить сабж можно по ссылке: Remote Server Administration Tools for Windows 10

Содержание

- 1 RSAT в Windows 10 как Features on Demand (FoD)

- 2 Установка RSAT в Windows 10 с помощью PowerShell

- 3 Ошибка 0x800f0954 при установке RSAT в Windows 10

- 4 Установка RSAT в Windows 10 в офлайн режиме

- 5 Table of Contents

- 6 Running the Server Manager

- 7 Pro-Tip

- 8 Known Issue

- 9 Summary

Ранее мы уже писали об особенностях установки пакета Remote Server Administration Tools (RSAT) в Windows 10. Но время идёт и новые релизы Windows 10 вносят новые правила работы с этим пакетом. В этой заметке мы поговорим об особенностях автономной установки RSAT в актуальной версии Windows 10 1903.

Графический интерфейс «Параметры Windows» и UAC

В рассматриваемой нами версии Windows 10 активацию компонент RSAT можно выполнить через графический интерфейс Windows, пройдя последовательно в Параметры Windows > Приложения > Дополнительные возможности > Добавить компонент

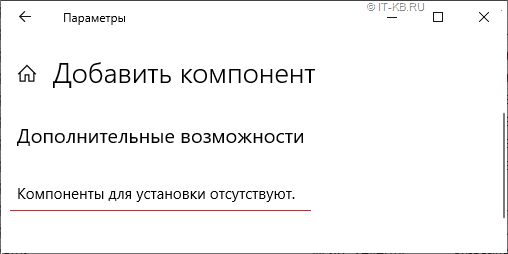

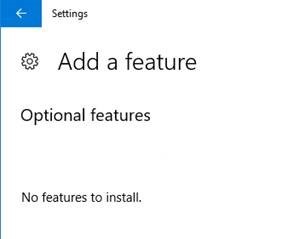

Однако, если с помощью этого графического интерфейса мы попытаемся выполнить добавление компонент на системе, подключенной к локальному серверу WSUS/SCCM SUP, то может получиться так, что мы даже не сможем получить перечень доступных к установке компонент.

Эта проблема будет воспроизводится в том случае, если текущий пользователь системы не имеет прав локального администратора и доступ к интерфейсу добавления компонент выполняется с запросом повышения привилегий UAC. При этом, если войти в систему интерактивно с правами администратора, то список компонент в графическом интерфейсе мы всё же сможем увидеть.

Компоненты RSAT и PowerShell

В качестве альтернативного варианта получения списка опциональных компонент Windows можно использовать оболочку PowerShell, запущенную с правами администратора. Для получения компонент, относящихся к пакету RSAT можно выполнить команду:

Get-WindowsCapability-NameRSAT*-Online | Select-Object-Property State,Name,DisplayName | Format-Table-AutoSize

Установку той или иной компоненты можно выполнить командой типа:

Add-WindowsCapability-Online-NameRsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0

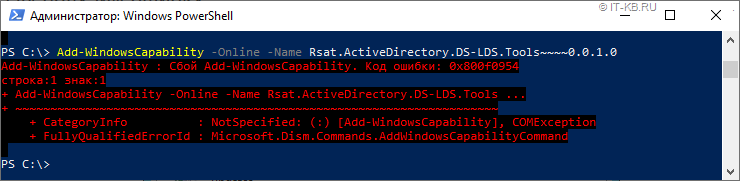

Feature On Demand и проблема Offline-клиентов

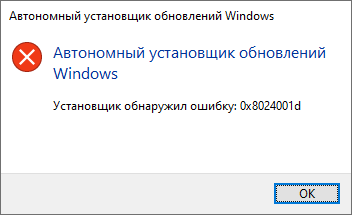

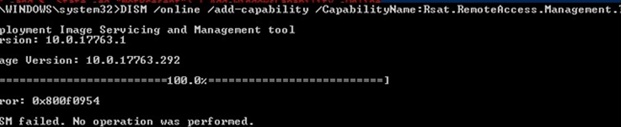

Теперь нам понятно, что графический интерфейс Windows 10 1903 работает с UAC криво, а в PowerShell всё в этом плане хорошо. Однако, безотносительно способа установки, в том случае, если компьютер настроен на использование WSUS/SUP и не имеет прямого доступа в интернет, при попытке установки выбранной компоненты мы можем получить ошибку 0x800f0954.

И ошибка эта будет воспроизводиться как при использовании PowerShell, так и при использовании графического интерфейса. Правда, в графическом интерфейсе, опять же, это может быть не так очевидно.

Как я понял, связано это с тем, что для установки опциональных компонент требуется наличие доступа к комплекту пакетов установки Feature On Demand (FOD) для нашей «модной» версии Windows 1903. Именно в этот комплект включаются компоненты RSAT, начиная с обновления Windows 10 1809 от Октября 2018 года. Об этом, в частности, гласит примечание на странице загрузки Remote Server Administration Tools for Windows 10

Интересно то, что на этой же веб-странице имеется сноска о том, что пользователям, использующим WSUS/SUP, и получающим выше обозначенную ошибку 0x800f0954, для возможности установки компонент RSAT придётся настраивать прямой доступ на Windows Update, либо использовать метод с сетевым каталогом.

Known issues affecting various RSAT versions:

И в этой ситуации администраторы используют разные пути. Некоторые идут по пути наименьшего сопротивления, не заморачиваясь при этом вопросами удобства и безопасности, и отключают на время установки RSAT нацеливание клиента на WSUS с последующей организацией прямого доступа к Windows Update.

На мой взгляд, этот метод «так себе», так как далеко не всегда и не во всех ситуациях возможно, или даже временно допустимо, обеспечивать прямой доступ на внешние интернет-узлы. К тому же решение с временной правкой реестра и последующим перезапуском службы клиента Windows Update назвать удобным язык не повернётся. При этом ведь ещё нужно помнить про том, что нигде в групповых политиках не должно быть настроено явных запретов на до-загрузку контента Windows c Windows Update.

Feature On Demand и WSUS

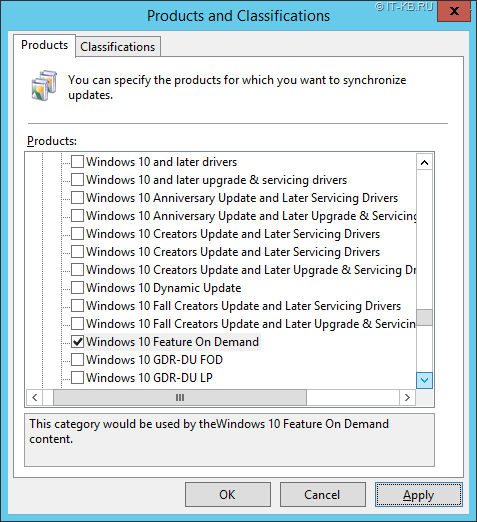

А что же нам в этой ситуации может предложить наш локальный источник обновлений — WSUS? Если заглянуть в свойствах сервера WSUS в перечень продуктов, относящихся к Windows 10 (…интересно, в Microsoft сами ориентируются в этом списке?…), то мы увидим такую интересную позицию, как Windows 10 Feature On Demand.

Не найдя нигде в открытых источниках вменяемого развёрнутого описания этой позиции (…впрочем, как и многих других…) мы решили включить её и проверить, что она нам даст. По итогу могу сказать, что среди метаданных о более, чем тысячи обновлений, прилетевших после синхронизации WSUS с Windows Update, я увидел только некоторые компоненты FOD, большинство из которых применимы только для старых версий Windows 10. Ну и в придачу мы получили целый ворох языковых пакетов на всех мыслимых и немыслимых языках, невзирая на то, что в настройках сервера WSUS у нас включены только английский и русский языки. В общем и целом эта позиция на WSUS для нас оказалась бесполезной и даже вредительской.

Раздача Feature On Demand для Offline-клиентов

В результате проведённых экспериментов стало очевидно, что единственным приемлемым в нашей ситуации вариантом, позволяющим выполнять Offline-установку RSAT, является вариант с развёртыванием специального сетевого каталога с компонентами Feature On Demand с нацеливанием клиентов на этот каталог через групповые политики.

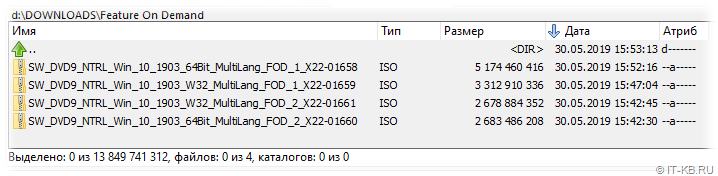

Для начала нам потребуется получить образы дисков с компонентами FOD для нашей версии Windows 10. Загрузить эти образы можно вручную с сайта Volume Licensing Service Center (VLSC)

Создаём на файловом сервере общедоступный сетевой ресурс для клиентских систем 64-bit и распаковываем в него всё содержимое образов SW_DVD9_NTRL_Win_10_1903_64Bit_MultiLang_FOD_.ISO. Рядом создаём аналогичный ресурс для систем 32-bit и распаковываем туда образы SW_DVD9_NTRL_Win_10_1903_W32_MultiLang_FOD_.ISO.

Распакованный контент будет представлять из себя множество *.cab файлов, среди которых есть и интересующие нас опциональные компоненты RSAT.

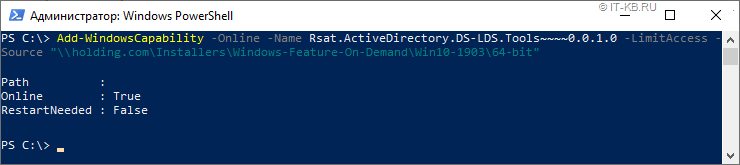

Теперь на любом Offline-клиенте c Windows 10 1903 мы можем попытаться выполнить установку компонент RSAT c помощью PowerShell, указывая в качестве источника получения подготовленный сетевой каталог:

Add-WindowsCapability-Online-NameRsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0-LimitAccess-Sourceholding.comInstallersWindows-Feature-On-DemandWin10-190364-bit

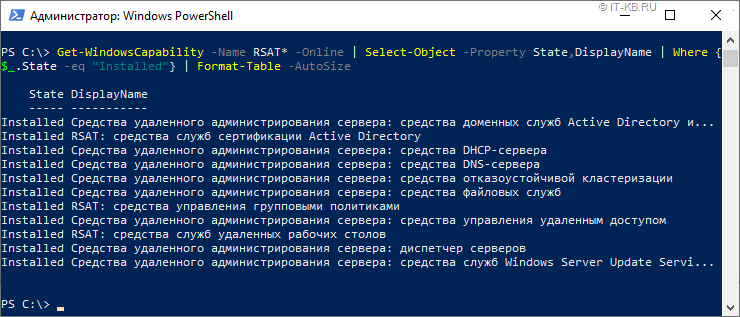

Имейте в виду, что командлет Add-WindowsCapability работает довольно специфично. То есть он может отработать без ошибки, но если в указанном источнике не будут найдены файлы, подходящие для данной системы, никакой установки на самом деле не произойдёт… Разумеется, «это не баг, а фича»… Поэтому после выполнения командлета установки всех нужных компонент, лучше повторно проверять установленные компоненты:

Get-WindowsCapability-Name RSAT*-Online | Select-Object-Property State,DisplayName | Where {$_.State -eq"Installed"} | Format-Table-AutoSize

После этого установленные компоненты RSAT можно будет видеть в уже «горячо полюбившейся» нам графической оболочке Windows 10 1903 в ранее упомянутом перечне дополнительных компонент Windows

И отсюда же их можно будет удалить при необходимости.

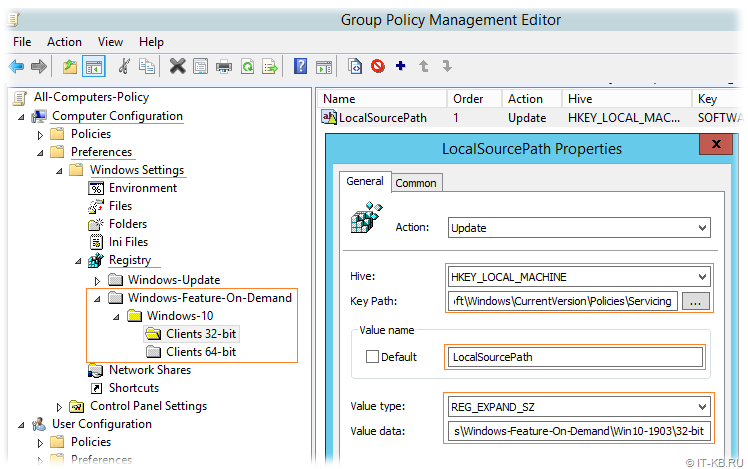

Таким образом все администраторы в организации смогут с помощью PowerShell вручную установить нужные им компоненты RSAT на свои системы Windows 10 1903, не имея прямого доступа в интернет. Однако Offline-установку можно сделать ещё удобней, если дополнительно настроить специальный параметр групповой политики, указывающий клиентам расположение сетевого каталога с компонентами FOD. Описан этот параметр GPO, например, в документе: How to make Features on Demand and language packs available when you’re using WSUS/SCCM.

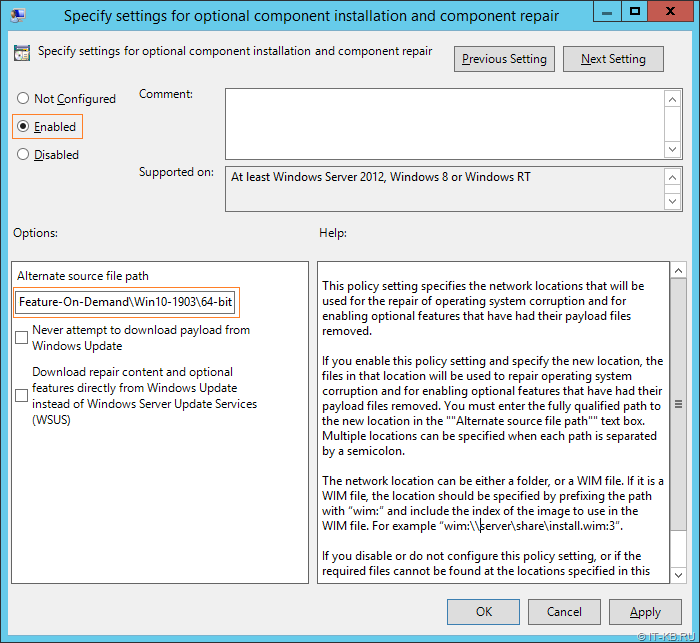

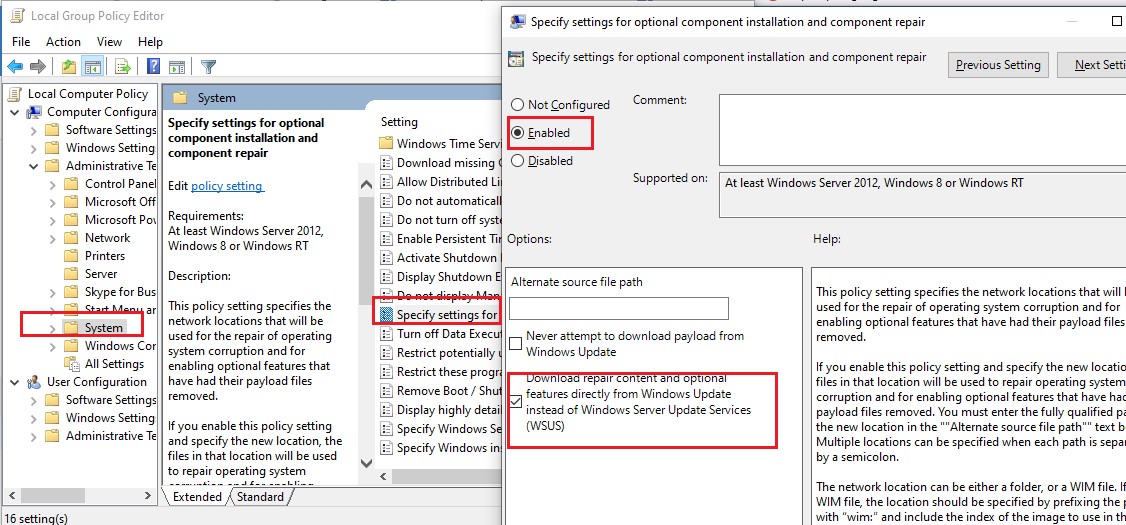

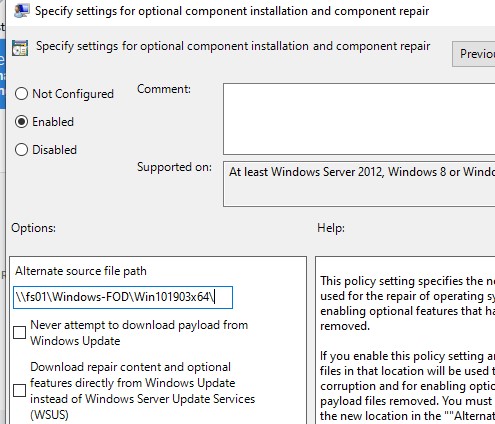

Переходим в консоль управления групповыми политиками и в разделе политик Administrative Templates > System находим параметр «Specify settings for optional component installation and component repair«

Включаем этот параметр и указываем путь к сетевому каталогу с компонентами FOD в поле «Alternate source file path«.

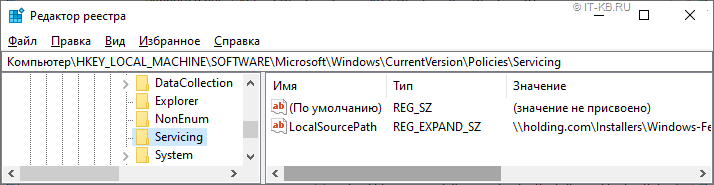

Этот параметр групповой политики фактически принесёт на клиентские системы параметр реестра «LocalSourcePath» в ключе HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesServicing

После этого Offline-установка компонент FOD станет доступна и через графический интерфейс Windows без использования танцев с PowerShell

Однако при этом стоит помнить про ранее обозначенный нюанс с пустым списком компонент в случае использования графического интерфейса в связке с UAC. То есть выполнять установку компонент FOD через графический интерфейс окна «Параметры Windows» нужно только при интерактивном входе в систему из под административной учётной записи. Если по какой-то причине заходить в систему администратором интерактивно нет желания/возможности, то можно использовать выше описанный метод с установкой через PowerShell.

При этом опять же стоит отметить то, что приятным плюсом использования настройки пути к компонентам FOD через групповую политику станет и то, что теперь при использовании PowerShell не потребуется явно указывать путь для установки нужных компонент:

И вроде бы теперь всё здорово, результат достигнут, то есть Offline-установка работает и через графический интерфейс и через PowerShell. Но дивные «фичи» на этом не кончаются.

Обработка «LocalSourcePath» с несколькими путями

Ещё одной странной штукой, которая была обнаружена при работе с выше обозначенным параметром групповой политики, это то, что, судя по описанию в GPO, значение опции «Alternate source file path» может принимать несколько путей с разделителем в виде точки с запятой. Однако практические эксперименты с Windows 10 1903 показали, что при считывании значения «LocalSourcePath» из реестра система заглядывает только в первый по счёту каталог (указанный до точки с запятой), а остальные игнорирует. Такое поведение вполне вписывается в рамки обработки значения ключа -Source командлета Add-WindowsCapability, в описании которого есть соответствующее примечание

If you specify multiple Source arguments, the files are gathered from the first location where they are found and the rest of the locations are ignored.

Вариантом выхода из этой ситуации может быть отказ от использования классического параметра из административных шаблонов GPO и настройка пути в реестре средствами Group Policy Preferences (GPP) с использованием таргетинга по версии и разрядности клиентской операционной системы.

По крайней мере именно на таком варианте мы и остановились, как на наиболее гибком и работоспособном.

Финиш

В итоге квест под названием «Выполнить Offline-установку RSAT в Windows 10 и не слететь с катушек» пройден, и теперь все административные пользователи, работающие на новой Windows 10 1903, могут устанавливать компоненты RSAT, как через графический интерфейс Windows, так и через PowerShell фактически в Offline-режиме и без дополнительных сложностей и манипуляций по аналогии с Online-клиентами.

PS: Никогда ещё установка RSAT в Windows у меня не была такой увлекательной и долгой. Чем больше смотрю на новые релизы Windows 10, тем становится интересней, во что же вся эта тенденция в итоге выльется. Коллега предположил, что в итоге получится, что-то вроде ранних выпусков Mandriva Linux – жутко красиво, но пользоваться этим без слёз невозможно

Начиная с Windows 10 1809 Microsoft изменила способ установки пакета удаленного администрирования серверов RSAT (Remote Server Administration Tools). Ранее после каждого апгрейда билда Windows 10 (например, с 1809 до 1903), вы должны были вручную скачать msu пакет с последней версией дистрибутива c RSAT и установить его на компьютере, то теперь на странице загрузки RSAT на сайте Microsoft висит следующая надпись:

IMPORTANT: Starting with Windows 10 October 2018 Update, RSAT is included as a set of «Features on Demand» in Windows 10 itself.

Содержание:

RSAT в Windows 10 как Features on Demand (FoD)

Дело в том, что, начиная с Windows 10 1809 (17763) вы более не должны вручную скачивать последнюю версию RSAT с сайта Майкрософт. Теперь пакет Remote Server Administration Tools встроен в образ Windows 10 и устанавливается в виде отдельной опции (Функции по требованию / Features on Demand). Установка RSAT возможно из приложения Параметры.

Дистрибутив Windows 10 не включает в себя установочные файлы RSAT, для их установки вашему компьютеру нужен прямой доступ в интернет. Кроме того, вы не может установить RSAT в Windows 10 Home редакции, подойдут только Professional и Enterprise версии.

Чтобы установить RSAT в Windows 10 1809, нужно перейти в раздел Settings -> Apps -> Manage Optional Features -> Add a feature (Параметры Windows -> Приложения -> Дополнительные возможности -> Добавить компонент). Здесь вы можете выбрать и установить нужные вам инструменты из пакета RSAT.

Доступны следующие инструменты администрирования:

- RSAT: Active Directory Domain Services and Lightweight Directory Services Tools

- RSAT: BitLocker Drive Encryption Administration Utilities

- RSAT: Active Directory Certificate Services Tools

- RSAT: DHCP Server Tools

- RSAT: DNS Server Tools

- RSAT: Failover Clustering Tools

- RSAT: File Services Tools

- RSAT: Group Policy Management Tools

- RSAT: IP Address Management (IPAM) Client

- RSAT: Data Center Bridging LLDP Tools

- RSAT: Network Controller Management Tools

- RSAT: Network Load Balancing Tools

- RSAT: Remote Access Management Tools

- RSAT: Remote Desktop Services Tools

- RSAT: Server Manager

- RSAT: Shielded VM Tools

- RSAT: Storage Migration Service Management Tools

- RSAT: Storage Replica Module for Windows PowerShell

- RSAT: System Insights Module for Windows PowerShell

- RSAT: Volume Activation Tools

- RSAT: Windows Server Update Services Tools

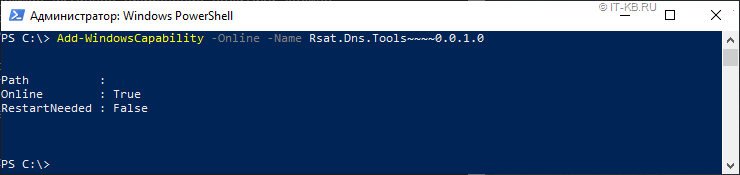

Установка RSAT в Windows 10 с помощью PowerShell

Вы можете установить компоненты администрирования RSAT с помощью PowerShell. В этом примере мы покажем, как управлять компонентами RSAT в Windows 10 1903.

С помощью следующей команды можно проверить, установлены ли компоненты RSAT в вашем компьютере:

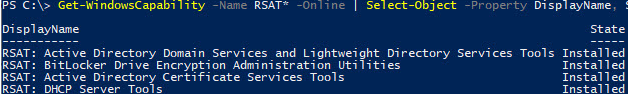

Get-WindowsCapability -Name RSAT* -Online

Можно представить статус установленных компонентов RSAT в более удобной таблице:

Get-WindowsCapability -Name RSAT* -Online | Select-Object -Property DisplayName, State

Как вы видите, компоненты RSAT не установлены (NotPresent).

Для установки данных опций Windows можно использовать командлет Add-WindowsCapacity.

Чтобы установить конкретный инструмент RSAT, например инструменты управления AD (в том числе консоль ADUC и модуль Active Directory для Windows Powershell), выполните команду:

Add-WindowsCapability –online –Name “Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0”

Для установки консоли управления DNS и модуля PowerShell DNSServer, выполните:

Add-WindowsCapability –online –Name “Rsat.Dns.Tools~~~~0.0.1.0”

И т.д.

Add-WindowsCapability -Online -Name Rsat.BitLocker.Recovery.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.CertificateServices.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.DHCP.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.FailoverCluster.Management.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.FileServices.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.GroupPolicy.Management.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.IPAM.Client.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.LLDP.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.NetworkController.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.NetworkLoadBalancing.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.RemoteAccess.Management.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.RemoteDesktop.Services.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.ServerManager.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.Shielded.VM.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.StorageMigrationService.Management.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.StorageReplica.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.SystemInsights.Management.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.VolumeActivation.Tools~~~~0.0.1.0Add-WindowsCapability -Online -Name Rsat.WSUS.Tools~~~~0.0.1.0

Чтобы установить сразу все доступные инструменты RSAT, выполните:

Get-WindowsCapability -Name RSAT* -Online | Add-WindowsCapability –Online

Чтобы установить только отсутствующие компоненты RSAT, выполните:

Get-WindowsCapability -Online |? {$_.Name -like "*RSAT*" -and $_.State -eq "NotPresent"} | Add-WindowsCapability -Online

Теперь убедитесь, что инструменты RSAT установлены (статус Installed);

После этого установленные инструменты RSAT отобразятся в панели Manage Optional Features.

Ошибка 0x800f0954 при установке RSAT в Windows 10

Если у вас на десктопах с Windows 10 есть доступ в Интернет, но при установке RSAT через Add-WindowsCapability или DISM (DISM.exe /Online /add-capability /CapabilityName:Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0), вы видите ошибку 0x800f0954, значит ваш компьютер настроен на обновление с локального сервера обновлений WSUS при помощи групповой политики.

Для корректно установки компонентов RSAT в Windows 10 1809+ вы можете временно отключить обновление со WSUS сервера в реестре (HKLMSOFTWAREPoliciesMicrosoftWindowsWindowsUpdateAU параметр UseWUServer = 0) и перезапустить службу обновления.

Можно воспользоваться таким PowerShell скриптом:

$val = Get-ItemProperty -Path "HKLM:SOFTWAREPoliciesMicrosoftWindowsWindowsUpdateAU" -Name "UseWUServer" | select -ExpandProperty UseWUServerSet-ItemProperty -Path "HKLM:SOFTWAREPoliciesMicrosoftWindowsWindowsUpdateAU" -Name "UseWUServer" -Value 0Restart-Service wuauservGet-WindowsCapability -Name RSAT* -Online | Add-WindowsCapability –OnlineSet-ItemProperty -Path "HKLM:SOFTWAREPoliciesMicrosoftWindowsWindowsUpdateAU" -Name "UseWUServer" -Value $valRestart-Service wuauserv

Либо вы можете настроить новый параметр GPO, который позволяет настраивать параметры установки дополнительных компонентов Windows и Feature On Demand (в том числе RSAT).

- Откройте редактор локальной GPO –

gpedit.msc; - Перейдите в раздел Computer Configuration -> Administrative Templates -> System;

- Включите политику Specify settings for optional component installation and component repair, и включите опцию Download repair content and optional features directly from Windows Updates instead of Windows Server Updates Services (WSUS) (Скачайте содержимое для восстановления и дополнительные компненты непосредственно из Центра обновления Windows вместо использования службы WSUS);

- Сохраните изменения и обновите настройки политик (

gpupdate /force).

Теперь установка RSAT через PowerShell или Dism должна выполняться без ошибок.

Установка RSAT в Windows 10 в офлайн режиме

Если при установке RSAT вы столкнетесь с ошибкой Add-WindowsCapability failed. Error code = 0x800f0954, или в списке дополнительных компонентов вы не видите RSAT (Компоненты для установки отсутствуют), скорее всего ваш компьютер настроен на получение обновлений со внутреннего WSUS/SCCM SUP сервера.

Рассмотрим, как установить RSAT в Windows 10 1903 в офлайн режиме (корпоративная сеть без прямого доступа в Интеренет).

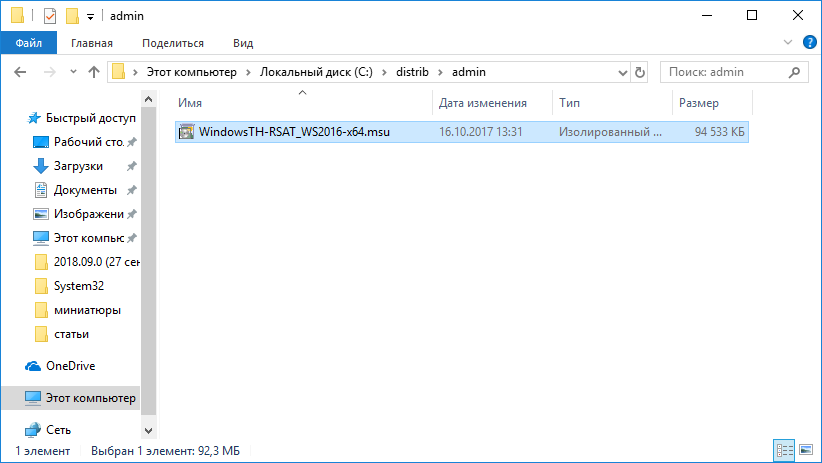

Для офлайн установки RSAT нужно скачать ISO образ диска с FoD для вашей версии Windows 10 из вашего личного кабинета на сайте лицензирования Microsoft — Volume Licensing Service Center (VLSC). Образ называется примерно так: Windows 10 Features on Demand, version 1903.

Например, для Windows 10 1903 x64 нужно скачать образ SW_DVD9_NTRL_Win_10_1903_64Bit_MultiLang_FOD_.ISO (около 5 Гб). Распакуйте образ в сетевую папку. У вас получится набор из множества *.cab файлов.

Теперь для установки компонентов RSAT на десктопе Windows 10 нужно указывать путь к данному сетевому каталогу с FoD. Например:

Add-WindowsCapability -Online -Name Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0 -LimitAccess -Source msk-fs01DistrWindows-FODWin101903x64

Также вы можете указать путь к каталогу с компонентами FoD с помощью рассмотренной выше групповой политики. Для этого в паромере Alternative source file path нужно указать UNC путь к каталогу.

Или можете задать этот параметр через реестр отдельной политикой, указав путь к каталогу в параметр LocalSourcePath (тип REG_Expand_SZ) в ветке реестра HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesServicing.

После этого, пользователи смогут самостоятельно устанавливать компоненты RSAT через графический интерфейс добавления компонент Windows 10.

Table of Contents

-

You have to choose the installer appropriate for your architecture. This is a 64-bit machine so in this case, we will go ahead and download the the WindowsTH-KB2693643-x64.msu file.

-

Double-click the installer file to start the installation. Accept the license terms and let it complete.

-

In earlier versions of Windows, one had to manually enable these tools after installing the RSAT package. But in Windows 10, once installed, these tools are readily available. You will notice that the tick box near the RSAT tools is checked which means we are good to go.

- Now go to Control PanelSystem and SecurityAdministrative Tools to find all the tools installed by RSAT.

To uninstall the RSAT package —

-

Go to Control Panel —> Programs —> Uninstall a Program.

-

Click View Installed Updates.

-

Right-click Update for Microsoft Windows (KB2693643), and then click Uninstall.

-

When asked for confirmation, click Yes.

To remove specific tools in the package —

-

Go to Control Panel —> Programs —> Programs and Features and click on Turn Windows Feature on and off.

-

Clear the check marks against the tools that you want to remove.

Running the Server Manager

The tools included in the RSAT package cannot be used to manage the local computer. A remote server or multiple remote servers must be specified in the Server Manager. Most of the tools in the RSAT package are integrated in the Server Manager so it’s a good idea to first add the server pools to the Server Manager before deploying these tools. To start the Server Manager,

- Click the Start button to bring up the Start Menu and click on the Server Manager tile. (or) Click on the Cortana search box in the taskbar and start typing ‘Server Manager’. You should be able to see the entry in Cortana. Click on the entry to start Server Manager.

- This opens the Server Manager dashboard.

-

From here, you can add remote servers and assign roles as needed.

-

If your part of a domain, you can search for servers in your organization’s Active Directory or you can input an IP address of your choice. You can also import server addresses from a file.

-

The Tools menu lists all the RSAT tools that are available for deployment on the remote server.

Pro-Tip

Sometimes you might be moving between clients and would want to still be able to control the remote server. But reconfiguring all settings again can be a hassle. If the Server Manager versions are similar, you can copy the files from the locations below on the initial client to the same locations on the new client. So the next time you start Server Manager on the new client, you’re previous configuration will be visible.

Copy the files from the following locations —

%appdata%MicrosoftWindowsServerManagerServerList.xml %appdata%LocalMicrosoft_CorporationServerManager.exe_StrongName_GUID6.2.0.0user.config Do remember that the Server Manager versions on the former and latter clients should be identical.

Known Issue

RSAT currently supports only the EN-US locale. If you install RSAT on a region other than EN-US, the installation will happen fine but you will not see any of the tools listed in the Turn Windows Features on and off dialog. As a workaround, install the EN-US language pack before installing RSAT. Once you are able to configure the tools in the Turn Windows Features on and off dialog, you can go back to your region and language of choice.

Summary

So that was a brief introduction to the RSAT package and the Server Manager program. As we have seen above, it is very easy to install and configure RSAT which enables efficient remote server administration from supported clients. There’s a lot to explore in Server Manager which begets a tutorial on its own. Absence of the GUI in servers is highly preferred as it minimizes the risk layer and frees up the CPU cycles and RAM to the designated server task, thereby enhancing overall efficiency. Although you can still RDP into the server, using RSAT greatly minimizes the need as the server is always available and multiple servers can be configured in one instance.

Используемые источники:

- https://blog.it-kb.ru/2019/05/31/offline-install-rsat-remote-server-administration-tools-from-feature-on-demand-sources-in-fod-share-for-windows-10-1903/

- https://winitpro.ru/index.php/2018/10/04/ustanovka-rsat-v-windows-10-iz-powershell/

- https://devops.ionos.com/tutorials/install-and-configure-remote-server-administration-tools-on-windows-10/

The Remote Server Administration Tools (RSAT) allow you to remotely manage roles and features on Windows Server hosts from desktop computers. RSAT includes both graphical MMC snap-ins, command-line tools, and PowerShell modules. You can install RSAT on both desktop computers running Windows 10 or 11, as well as on the Windows Server hosts. In this article, we’ll show you how to install RSAT on Windows 10, Windows 11, and Windows Server 2022/2019/2022 online and offline through Feature on Demand from the Windows GUI and using the PowerShell console.

Contents:

- Install RSAT on Windows 10 as Features on Demand (FoD)

- Install Remote Server Administration Tools (RSAT) on Windows 10 via PowerShell

- Installing RSAT Tools on Windows 11

- How to Install Remote Server Administration Tools on Windows Server 2022,2019, and 2016?

- RSAT Tools Installation Error 0x800f0954 on Windows 10

- Deploying RSAT on Windows 10 Offline Using FoD ISO Image

Install RSAT on Windows 10 as Features on Demand (FoD)

Prior to Windows 10 build 1809, the Remote Server Administration Tools (RSAT) was installed as a separate MSU update that had to be manually downloaded from Microsoft servers and installed on computers. After each Windows 10 build upgrade, you had to manually download the new MSU package with the latest version of the RSAT package and install it on your computer. However, today the following message is displayed on the RSAT download page on the Microsoft website:

IMPORTANT: Starting with Windows 10 October 2018 Update, RSAT is included as a set of “Features on Demand” in Windows 10 itself.

The fact is that in current Windows 10 builds, the Remote Server Administration Tools package doesn’t need to be downloaded manually. Now the Remote Server Administration Tools installation package is built-in into the Windows 10 image and is installed as a separate feature (Features on Demand). You can now install RSAT on Windows 10 from the Settings app.

The Windows 10 distro doesn’t contain RSAT installation files. To install the RSAT package, your computer needs direct Internet access. In addition, you can install RSAT in Professional and Enterprise editions in Windows 10, but not in Windows 10 Home.

To install RSAT in Windows 10, go to Settings -> Apps -> Manage Optional Features -> Add a feature.

Select the required RSAT components and click Install.

Some RSAT components may require a reboot to install.

The following server administration tools are available on Windows 10:

- RSAT: Active Directory Domain Services and Lightweight Directory Services Tools

- RSAT: BitLocker Drive Encryption Administration Utilities

- RSAT: Active Directory Certificate Services Tools

- RSAT: DHCP Server Tools (used to configure and manage DHCP server on Windows Server)

- RSAT: DNS Server Tools

- RSAT: Failover Clustering Tools

- RSAT: File Services Tools

- RSAT: Group Policy Management Tools

- RSAT: IP Address Management (IPAM) Client

- RSAT: Data Center Bridging LLDP Tools

- RSAT: Network Controller Management Tools

- RSAT: Network Load Balancing Tools

- RSAT: Remote Access Management Tools

- RSAT: Remote Desktop Services Tools

- RSAT: Server Manager

- RSAT: Shielded VM Tools

- RSAT: Storage Migration Service Management Tools

- RSAT: Storage Replica Module for Windows PowerShell

- RSAT: System Insights Module for Windows PowerShell

- RSAT: Volume Activation Tools (KMS server console)

- RSAT: Windows Server Update Services Tools.

Once installed, the graphical mmc RSAT snap-ins are available in the Control Panel under Administrative Tools (Control PanelSystem and SecurityAdministrative Tools).

Install Remote Server Administration Tools (RSAT) on Windows 10 via PowerShell

You can install RSAT administration components using PowerShell. In this example, we will show you how to manage RSAT components in Windows 10 20H2.

Using the following command, you can list the RSAT components installed on your computer:

Get-WindowsCapability -Name RSAT* -Online | Select-Object -Property DisplayName, State

In our example, the DHCP and DNS management tools are installed (Installed), and all other RSAT modules are missing (NotPresent).

You can use the Add-WindowsCapability cmdlet to install RSAT features on Windows.

To install a specific RSAT tool, such as AD management tools (including the ADUC console and the Active Directory module for Windows PowerShell), run the command:

Add-WindowsCapability –online –Name Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0

To install the DNS management console and the PowerShell DNSServer module, run:

Add-WindowsCapability –online –Name Rsat.Dns.Tools~~~~0.0.1.0

Etc.

Add-WindowsCapability -Online -Name Rsat.FileServices.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.GroupPolicy.Management.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.IPAM.Client.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.LLDP.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.NetworkController.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.NetworkLoadBalancing.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.BitLocker.Recovery.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.CertificateServices.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.DHCP.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.FailoverCluster.Management.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.RemoteAccess.Management.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.RemoteDesktop.Services.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.ServerManager.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.Shielded.VM.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.StorageMigrationService.Management.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.StorageReplica.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.SystemInsights.Management.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.VolumeActivation.Tools~~~~0.0.1.0

Add-WindowsCapability -Online -Name Rsat.WSUS.Tools~~~~0.0.1.0

You can also install RSAT using the DISM utility. For example:

DISM.exe /Online /add-capability /CapabilityName:Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0 /CapabilityName:Rsat.GroupPolicy.Management.Tools~~~~0.0.1.0 /CapabilityName:Rsat.WSUS.Tools~~~~0.0.1.0

To install all the available RSAT tools at once, run:

Get-WindowsCapability -Name RSAT* -Online | Add-WindowsCapability –Online

To install only the missing RSAT tools, run:

Get-WindowsCapability -Name RSAT* -Online | where State -EQ NotPresent | Add-WindowsCapability –Online

Now make sure that all RSAT tools are installed (Installed state).

After that, the installed RSAT tools will appear in the Manage Optional Features panel.

Installing RSAT Tools on Windows 11

You can install RSAT on Windows 11 through the Settings -> Apps -> Optional Features -> Add an optional feature (View features) panel.

Type RSAT in the search field and select the RSAT features to install.

Also, you can use PowerShell to install RSAT on Windows 11:

Add-WindowsCapability –online –Name Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0

How to Install Remote Server Administration Tools on Windows Server 2022,2019, and 2016?

On Windows Server, you don’t need direct Internet access to install RSAT. RSAT features can be installed when the corresponding Windows Server roles or features are installed, or you can install them via Server Manager (Add Roles and Features -> Features -> Remote Server Administration Tools). All RSAT components are located into two sections: Feature Administration Tools and Role Administration Tools. Select the required options and click Next -> Next.

You can use the Install-WindowsFeature PowerShell cmdlet to install RSAT on Windows Server 2022, 2019, and 2016:

Get-WindowsFeature| Where-Object {$_.name -like "*RSAT*"}| ft Name,Installstate

To install the selected RSAT component, specify its name. For example, let’s install the RDS Licensing Diagnostic console:

Install-WindowsFeature RSAT-RDS-Licensing-Diagnosis-UI

You can access installed graphical RSAT consoles from Server Manager or through the Control Panel.

RSAT Tools Installation Error 0x800f0954 on Windows 10

If your Windows device is configured to receive updates from a local WSUS update server or SCCM SUP using Group Policy, you will receive error 0x800f0954 when installing RSAT via Add-WindowsCapability or DISM.

To correctly install RSAT components in Windows 10, you can temporarily disable updating from the WSUS server through the registry (open the registry key HKLMSOFTWAREPoliciesMicrosoftWindowsWindowsUpdateAU and change the UseWUServer to 0) and restart the Windows Update Service (wuauserv).

You can use the following PowerShell script:

$currentWU = Get-ItemProperty -Path "HKLM:SOFTWAREPoliciesMicrosoftWindowsWindowsUpdateAU" -Name "UseWUServer" | select -ExpandProperty UseWUServer

Set-ItemProperty -Path "HKLM:SOFTWAREPoliciesMicrosoftWindowsWindowsUpdateAU" -Name "UseWUServer" -Value 0

Restart-Service wuauserv

Get-WindowsCapability -Name RSAT* -Online | Add-WindowsCapability –Online

Set-ItemProperty -Path "HKLM:SOFTWAREPoliciesMicrosoftWindowsWindowsUpdateAU" -Name "UseWUServer" -Value $currentWU

Restart-Service wuauserv -force

Or you can configure a new Group Policy parameter that allows you to configure installation options for additional Windows and Features On Demand components (including RSAT).

- Open the local GPO editor –

gpedit.mscor use the domain Group Policy Management Console (gpmc.msc); - Go to the GPO section Computer Configuration -> Administrative Templates -> System;

- Enable the policy Specify settings for optional component installation and component repair, and check the option Download repair content and optional features directly from Windows Updates instead of Windows Server Updates Services (WSUS);

- Save the changes and update Group Policy settings (

gpupdate /force).

Installing RSAT via PowerShell or DISM should now be completed without error.

Deploying RSAT on Windows 10 Offline Using FoD ISO Image

If you are facing the “Add-WindowsCapability failed. Error code = 0x800f0954” error when installing RSAT, or you don’t see RSAT in the list of optional features (No features to install), most likely your computer is configured to receive updates from the internal WSUS/SCCM SUP server. Let’s consider how to install RSAT in Windows 10 1903 offline (in disconnected environments / corporate domain networks without direct access to the Internet).

For offline RSAT installation, you need to download the FoD ISO image for your Windows 10 build from your personal section on the Microsoft MSDN / Volume Licensing Service Center (VLSC). The image is named something like this: Windows 10 Features on Demand, version 1903.

For example, for Windows 10 1903 x64 you need to download the image file SW_DVD9_NTRL_Win_10_1903_64Bit_MultiLang_FOD.ISO (about 5 GB). Extract the iso image file to the shared network folder. You will get a set of *.cab files, including RSAT cab files.

Now, to install the RSAT components on the Windows 10 desktop, you need to specify the path to this FoD shared network folder. For example:

Add-WindowsCapability -Online -Name Rsat.ActiveDirectory.DS-LDS.Tools~~~~0.0.1.0 -LimitAccess -Source \fs01Windows-FODWin101903x64

You can also specify the path to the directory with the FoD components using the Group Policy parameter discussed above. To do this, in the Alternative source file path you need to specify the UNC directory path to the FoD folder.

Or you can set this parameter through the registry with a separate policy by specifying the directory path in the LocalSourcePath parameter (REG_Expand_SZ) under the registry key HKLMSOFTWAREMicrosoftWindowsCurrentVersionPoliciesServicing.

After that, users will be able to independently install RSAT components in Windows 10 through the graphical interface of Manage Optional Features.

If you cannot get the FoD image from VLSC, you can also download the update “WindowsTH-RSAT_WS2016-x64.msu”, extract the contents of MSU file and use DISM to install the KB2693643-x64.cab file (tested on Windows 10 2004):

expand -f:* c:WindowsTH-RSAT_WS2016-x64.msu C:RSAT

dism.exe /online /add-package /packagepath:C:RSATWindowsTH-KB2693643-x64.cab

Common Remote Server Administration Tools Installation Errors

- 0x8024402c, 0x80072f8f – Windows cannot access the Microsoft Update service to download RSAT files. Check internet access or install components from local FoD image:

Add-WindowsCapability -Online -Name Rsat.Dns.Tools~~~~0.0.1.0 -LimitAccess -Source E:RSAT - 0x800f081f – check the path to the directory with RSAT components specified in the

–Sourceparameter; - 0x800f0950 – the error is similar to 0x800f0954;

- 0x80070490 – check and repair your Windows image using DISM:

DISM /Online /Cleanup-Image /RestoreHealth

Содержание

- Failover cluster manager windows 10

- Answered by:

- Question

- Что нового в Windows Server 2016 Failover Clustering

- Cluster OS Rolling upgrade

- Cloud Witness

- Workgroup and Multi-Domain Clusters

- Virtual Machine Load Balancing / Node Fairness

- VM Compute/Storage Resiliency

- Site-Aware/Stretched Clusters и Storage Replica

- Другие нововведения

- управление отказоустойчивыми кластерами с помощью центра администрирования Windows

- Управление отказоустойчивыми кластерами

- добавление отказоустойчивого кластера в центр администрирования Windows

- Инструменты

- Ожидается

- Failover cluster manager windows 10

- Вопрос

- Ответы

- Все ответы

- Failover cluster manager windows 10

- Question

- Answers

- All replies

Failover cluster manager windows 10

This forum has migrated to Microsoft Q&A. Visit Microsoft Q&A to post new questions.

Answered by:

Question

We are running a 2012 Hyper-V cluster managed primarily by SCVMM 2012 R2 and as a backup Failover Cluster Manager.

I have installed Windows 10 RSAT (WindowsTH-KB2693643-x64.msu) and been testing I can again manage our various services with my Windows 10 client.

When trying to connect to either of our 2012 Hyper-V cluster I get the following:

Connection Not Supported

Cluster XXXXXXX not supported

The cluster to which you are attempting to connect is not a version of the cluster supported by this version of Failover Cluster Manager

On each host Failover Cluster Manager connects without issue.

I have traced the connections, checked firewalls, checked WMI and RPC etc and cannot find an issue.

My colleagues can connect with v6 of Failover Cluster Manager.

If I try connect without appropriate credentials I does fail for not enough privileges so I can see it does talk to the cluster.

Any thoughts? Next step? Bug?

I lab’d this by creating very simple no setup 2012 R2 DC, 4 hosts 2 of which created a 2012 R2 cluster and the other two created 2012 cluster. I was able to connect fine to the 2012 R2 but had the same issue with the 2012 cluster. I will play with the lab in hope it is not a missing feature of the latest RSAT/FOCM.

Источник

Что нового в Windows Server 2016 Failover Clustering

Автор статьи – Роман Левченко (www.rlevchenko.com), MVP – Cloud and Datacenter Management

Всем привет! Совсем недавно была объявлена глобальная доступность Windows Server 2016, означающая возможность уже сейчас начать использование новой версии продукта в Вашей инфраструктуре. Список нововведений довольно обширный и мы уже описывали часть из них (тут и тут), но в этой статье разберем службы высокой доступности, которые, на мой взгляд, являются самыми интересными и используемыми (особенно в средах виртуализации).

Cluster OS Rolling upgrade

Миграция кластера в прошлых версиях Windows Server является причиной значительного простоя из-за недоступности исходного кластера и создания нового на базе обновленной ОС на узлах с последующей миграцией ролей между кластерами. Такой процесс несет повышенные требования к квалификации персонала, определенные риски и неконтролируемые трудозатраты. Данный факт особенно касается CSP или других заказчиков, которые имеют ограничения по времени недоступности сервисов в рамках SLA. Не стоит описывать, что для поставщика ресурсов означает значительное нарушение SLA )

Windows Server 2016 ситуацию исправляет через возможность совмещения Windows Server 2012 R2 и Windows Server 2016 на узлах в рамках одного кластера во время его апгрейда (Cluster OS Rolling Upgrade (далее CRU)).