You are here

Your people are your organization’s defining strength, the most influential part of its success. Yet they can also be your greatest source of security risk, often unbeknownst to them. Our endpoint security solutions maximize your staff’s productivity by protecting them from security threats, while also pinpointing potentially risky behavior and rogue insiders.

Turn to Forcepoint for the security and the visibility you need for your employees’ MacOS, Windows and Linux endpoints as they use IM, Skype, printers, USB keys and cloud solutions such as Microsoft® Office 365™. We protect individual endpoints on and off the corporate network while pinpointing abnormal or malicious behavior.

Our endpoint security solutions allow you to:

- Intercept threats at the point of click — Thanks to Forcepoint ACE and ThreatSeeker Intelligence technologies, users are prevented from accessing dangerous URLs or files before they can be downloaded.

- Apply granular security policies — Our content-aware technology gives administrators granular control over which users and applications access which data, where they can send it and by which channel it can be sent. This data- and user-centric approach allows you to apply the appropriate action in each case, whether that means blocking, notifying, removing, quarantining, auditing or encrypting. Even better, policies can be shared among our products, sparing you tedious rework.

- Know what users are doing — We offer multiple ways to ensure that your users are adhering to policies, whether they are on or off the corporate network, as well as the ability to replay their actions for rapid analysis.

- Find external threats wherever they try to hide — We can analyze thousands of endpoints on the fly to find stealthy malware, unauthorized programs and other potential indicators of compromise and minimize the dwell time of attacks.

- Stop data exfiltration before it can happen — Our DLP endpoint technology gives you powerful safeguards to prevent exfiltration of your critical data, regardless of where that data resides.

Find out more about Forcepoint products that secure your organization’s endpoints:

- Forcepoint DLP

- Forcepoint Web Security

- Forcepoint Email Security

- Forcepoint Insider Threat (where available)

- Forcepoint NGFW

Just looking for info? Learn more about, what endpoint security is.

Даже при стремительно меняющихся технологических возможностях, IP-защита и безопасность данных – все равно остается в приоритете. Наш партнер Forcepoint предлагает широкий спектр продуктов, которые помогают защитить вашу организацию на уровне пользователя.

Решения от Forcepoint не только повышают веб-безопасность, но улучшают и производительность пользователей. Надежная защита сетей обеспечивается на протяжении всего жизненного цикла за счет проактивной технологией безопасности, которая дополняет традиционные решения.

В этой статье мы расскажем подробнее о продуктах Forcepoint.

Решения в облачной безопасности

В эпоху удаленной работы компании испытывают потребность в защите электронной почты и Интернета. Следующие решения в облачной безопасности от Forcepoint помогут вам защитить своих сотрудников.

- CASB Cloud Access Security Broker – полная безопасность для всех облачных приложений.

С помощью Forcepoint Cloud Access Broker (CASB) вы сможете контролировать все облачные приложения, определяя доступ службам. CASB предотвращает взлом аккаунтов, используя передовые возможности машинного обучения и UEBA для определения поведенческих факторов.

Основные преимущества:

- Лучший контроль облачных приложений с мониторингом активности в реальном времени.

- Контроль обмена конфиденциальными файлами.

- Интеллектуальное обнаружение угроз и оценка рисков.

- Классификация данных, управление приложениями и пользователями.

- Безопасный мобильный доступ к облачным приложениям.

- Предотвращение потери данных.

- Устройство и контроль доступа на основе местоположения.

- Возможность интеграции со сторонними решениями.

- Forcepoint Web Security – веб-безопасность следующего поколения для глобальной рабочей силы.

Эффективность данного решения выше на 52%, чем у ближайшего конкурента. Forcepoint предлагает мобильные лицензии для всех архитектур развертывания для гибкого развития вашего бизнеса.

Основные преимущества:

- Высокая надежность и доступность облака с высокой скоростью подключения даже пользователей в роуминге.

- Включает функции API и порты решения для облачной безопасности.

- Усовершенствованная защита от угроз с помощью Forcepoint ACE.

- Полное управление приложениями и пользователями за счет фильтрации URL-адресов и брандмауэра (NGFW).

- Полная безопасность и защита за пределами конечной точки.

- Защита DPL корпоративного уровня, включая защиту от случайных, взломанных и злонамеренных инсайдеров.

- Полная отчетность в режиме реального времени.

- Forcepoint Email Security – наиболее полная защита и видимость электронной почты.

Forcepoint Email Security использует Advanced Classification Engine (ACE) для выявления угроз, начиная от назойливого спама и заканчивая атаками вредоносного ПО, фишинга и компрометации деловой почты. Вы сможете блокировать кражу данных и определять поведение пользователя с высоким риском.

Основные преимущества:

- Контроль доступа устройства к вложениям в электронной почте.

- Обеспечение полной защиты конфиденциальных писем благодаря мощному шифрованию.

- Защита от спама, фишинга, угроз в реальном времени, а также от крайне уклончивых угроз нулевого дня.

- Ранжирование рисков инцидентов для поиска самых вероятных рисков.

- Email Security – это готовое решение с возможностью гибкого развертывания.

- Forcepoint URL Filtering – наиболее эффективное и обновляемое решение для веб-фильтрации.

Фильтрация URL-адресов Forcepoint блокирует веб-угрозы, снижая количество заражений вредоносным ПО и уменьшает количество инцидентов в службе. Это простое в развертывании решение для прозрачной фильтрации и безопасности.

Основные преимущества:

- Решение оснащено более 120 категориями безопасности и веб-фильтрации, сотнями элементов управления веб-приложениями и более чем 60 отчетами с настройкой и доступом на основе ролей.

- Веб-фильтрация с помощью угроз ThreatSeeker.

- Вы можете настраивать доступы и запреты на URL для управления доступом к веб-сайтам.

Решения Forcepoint в сетевой безопасности

Забота о сетевой безопасности позволит вам лучше защититься от атак злоумышленников, поняв действия людей в сети. Брандмауэр нового поколения обеспечит самую передовую защиту вашего бизнеса.

- SD-WAN подключение и NGFW – защита корпоративной сети от новых эксплойтов и даже маскирующихся вредоносных программ.

Основные преимущества:

- Быстрое реагирование на события – вы сможете сразу понять, что происходит в сети с помощью интерактивного визуального интерфейса.

- Расшифрование трафика с сохранением конфиденциальности.

- Возможность безопасного развертывания приложений в облаке.

- Полный контроль доступа к веб-контенту, а также веб-аналитика.

- Защита наиболее уязвимых и критически важных точек в сети с помощью прокси-технологии Forcepoint Sidewinder.

- Восстановление контроля над теневыми ИТ.

- Управление подключениями и защитой корпоративного уровня из собственных мультитенантных систем.

Защита данных от внутренних угроз

Понимая мотивы и поведение людей, можно защитить конфиденциальную информацию и IP-адреса от злонамеренных и от непреднамеренных действий. Forcepoint предлагает два решения для защиты корпоративных данных от внутренних угроз.

- Предотвращение потери данных DLP в качестве единой политики защиты данных, независимо от их местонахождения.

Forcepoint Data Loss Prevention (DLP) определяет самых «опасных» пользователей, благодаря чему вы сможете сократить количество ложных срабатываний и настроить рабочий процесс инцидентов. Ваши сотрудники смогут безопасно работать на разных устройствах и подключаться к нескольким сетям и облачным приложениям.

Основные преимущества:

- IP-протокол, обеспечивающий высокую точность в обнаружении и защите.

- Предотвращение потери данных в облаке осуществляется с единой консоли.

- Возможность слежения за пользовательскими устройствами, даже если они не в сети.

- Наличие библиотеки политик, рассматривающей общие случаи использования нормативных требований и защиты ИС, включая GDPR.

- Оптическое распознавания символов, автоматизированная классификация и маркировка.

- Предотвращение утечки данных вместе с расширенным процессом обработки инцидентов.

- Возможность обучения пользователей защите данных.

- Поведенческая аналитика UEBA – это аналитика поведения на основе ИИ для выявления реальных рисков.

С помощью UEBA вы определите потенциальные источники эксфильтрации данных и критическую потерю IP-адресов. В решении присутствует расширенное обнаружение взломанных аккаунтов.

Основные преимущества:

- UEBA добавляет контекст и аналитику к данным SIEM и обеспечивает оценку рисков для инцидентов.

- Обеспечивается прозрачное комплексное исследование с помощью расширенной аналитики. Это позволяет анализировать и выявлять закономерности поведения человека для выявления рисков и угроз для компании.

- Возможность просмотра всей исторической деятельности на этапе криминалистики с динамической визуализацией. Полная прозрачность.

- Forcepoint позволяет клиентам создавать свои собственные сценарии использования и разрабатывать собственную аналитику без участия специалиста по данным.

- UEBA использует обработку естественного языка и анализ настроений для целостного представления о пользователе.

Междоменная безопасность Forcepoint

На решения междоменного доступа полагаются национальные агентства и организации, которым необходима быстрый и безопасный обмен информацией. Междоменная безопасность обеспечивает надежную защиту конфиденциальных данных и сети.

- Forcepoint Data Guard – это идеальный выбор для клиентов, которым требуется высочайшая степень защиты конфиденциальных данных для национальной и целевой безопасности.

Forcepoint Data Guard обеспечивает двунаправленную автоматическую передачу очень сложных данных, включая потоковое видео в режиме реального времени, между несколькими доменами и отвечает специфическим требованиям высокой безопасности, предъявляемым к правительственным средам.

Основные преимущества:

- Исключает дорогостоящую и трудоемкую передачу данных ручным способом.

- Обеспечивает глубокую проверку содержимого на уровне байтов, проверку данных и фильтрацию, которые могут быть адаптированы к специфическим для клиента политикам безопасности, требованиям и рискам.

- Включает потоковое видео в реальном времени.

- Осуществляет поддержку TCP, UDP и IP-адаптивность для пользовательских интерфейсов.

- Предоставляет настраиваемые правила проверки данных для максимальной гибкости.

- Оптимизирует процесс оповещения и мониторинга SIEM с быстрой передачей данных из сетей нижнего уровня в единую сеть более высокого уровня.

- Гибкий механизм проверки данных, а также адаптация к широкому спектру типов данных и политик безопасности.

- Наличие консолидации локальных журналов системного журнала ОС, двоичного аудита и ведения журнала передачи данных.

- Forcepoint Data Guard обеспечивает обширную поддержку для очень сложных автоматических требований к передаче больших данных между несколькими чувствительными сетями или облаками.

Если вас заинтересовали решения Forcepoint, свяжитесь с нашим менеджером: 8 (495) 255-06-30, почта sales@cloudnetworks.ru или оставьте заявку на обратный звонок.

Источник.

Содержание

- Фейковое Chrome-расширение Forcepoint атакует пользователей Windows

- Предыдущие новости

- Фейковое Chrome-расширение Forcepoint атакует пользователей Windows

- Читайте также

- Forcepoint обеспечит самую полную защиту на уровне пользователя

- Forcepoint обеспечит самую полную защиту на уровне пользователя

- Решения в облачной безопасности

- Решения Forcepoint в сетевой безопасности

- Защита данных от внутренних угроз

- Междоменная безопасность Forcepoint

Фейковое Chrome-расширение Forcepoint атакует пользователей Windows

Дата: 2022-02-09 12:37

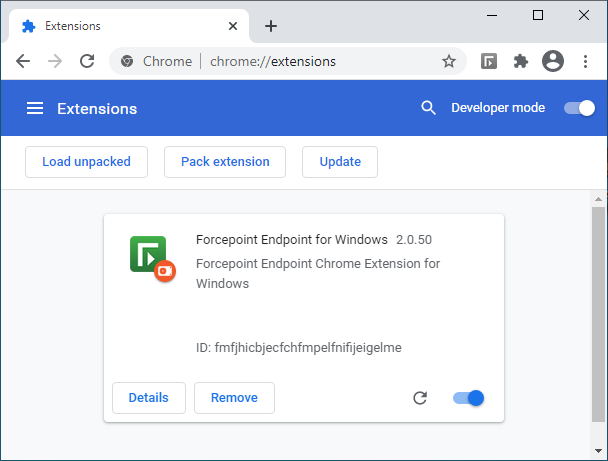

По словам специалистов компании SANS Institute, атакующие избегают задействовать Chrome Web Store, а аддоны внедряют собственноручно. Вредоносное расширение для Google Chrome получило имя «Forcepoint Endpoint Chrome Extension for Windows».

Предыдущие новости

Будущее семейства Galaxy Note остаётся непрояснённым, но мы точно можем быть уверенными в выходе других флагманов Samsung. Речь о гибких смартфонах Galaxy Z Fold. Galaxy Z Fold2 Источник сообщил эксклюзивную информацию о грядущих моделях Galaxy Z Fold3 и Galaxy Z Fold Flip2 (названия предположительные). Первая модель получила каталожный номер SM-F926. Такой аппарат будет.

Компания Samsung Electronics опубликовала материал, рассказывающий историю разработки дизайна флагманских наушников Galaxy Buds Pro. Как отмечает компания, при разработке инженеры ориентировались на правило «форма следует за функцией». Закругленная форма Galaxy Buds Pro с «минимальным внешним сопротивлением» была разработана для оптимального качества звука. Форма наушников.

Компания SEH Technology представила сервер USB-устройств с функцией plug-and-play. Он называется utnserver Pro и заменяет в каталоге производителя модель myUTN-50a. Этот сервер начального уровня с двумя портами USB позволяет обеспечить конечным пользователям доступ к устройствам с интерфейсом USB в промышленных, офисных или домашних сетях. Для подключения к сети сервер.

Издательство Ubisoft решило отметить наступающий китайский Новый год. Компания организовала раздачу ПК-версии Assassin’s Creed Chronicles: China для всех желающих. Проект можно забрать по этой ссылке или в сервисе Ubisoft Connect. Акция продлится до 16 февраля 17:00 по московскому времени. Assassin’s Creed Chronicles: China — это псевдотрёхмерный платформер, который.

Источник

Фейковое Chrome-расширение Forcepoint атакует пользователей Windows

Киберпреступники стали использовать интересный метод извлечения конфиденциальных данных из системы атакованного пользователя. В этом им помогает прямое внедрение вредоносных расширений для браузера Google Chrome в системах Windows.

Основная цель злоумышленников в этой кампании — получить контроль и манипулировать данными жертвы, которые используются во внутренних веб-приложениях. По словам специалистов компании SANS Institute, атакующие избегают задействовать Chrome Web Store, а аддоны внедряют собственноручно.

Вредоносное расширение для Google Chrome получило имя «Forcepoint Endpoint Chrome Extension for Windows». Для создания легитимности киберпреступники используют логотип компании Forcepoint, специализирующейся на кибербезопасности.

«Первым делом атакующие помещают аддон в локальную папку пользователя, а затем вызывают его непосредственно из браузера. Это, к слову, позволяет сделать вполне легитимная функция Google Chrome, которую можно активировать в разделе «Расширения» настроек интернет-обозревателя», — объясняют исследователи.

К сожалению, в отчёте SANS Institute не упоминается изначальный способ проникновения злоумышленников в систему жертвы. Как объяснили эксперты, атакующие не зря выбрали именно вредоносные расширения, а не стандартные бинарники.

Всё дело в том, что сегодня практически всем можно управлять посредством веб-приложений. Это значит, что все необходимые атакующим данные легко извлекаются, даже если сузить поверхность атаки до веб-приложений.

Читайте также

Компания Positive Technologies анонсировала выпуск PT Sandbox 2.4. Новая версия защитного плагина примечательна тем, что способна обнаружить неизвестный ранее руткит не только на этапе его установки, но и после запуска, притом незаметно для автора атаки.

Злоумышленники используют руткиты для маскировки своего присутствия в системе или сети, однако создание такого вредоноса требует хорошей технической подготовки — или финансовых вложений. Проведенное в Positive Technologies исследование показало, что последние десять лет руткиты наиболее часто применялись в целевых атаках на госструктуры (44%), а также НИИ и образовательные учреждения (38%).

Существующие методы сигнатурного и поведенческого анализа позволяют обнаружить только известные руткиты. К тому же все они предполагают запуск защитного средства в ОС, что может насторожить злоумышленников и повлечь блокировку. Разработанная в PT технология обеспечивает не только проактивное выявление таких угроз, но также скрытность проводимого анализа.

«Главная особенность технологии Positive Technologies состоит в том, что она находится за пределами ОС, то есть работает безагентно, — комментирует Алексей Вишняков, руководитель отдела обнаружения вредоносного ПО экспертного центра безопасности в компании. — Это позволяет PT Sandox детектировать руткиты не только на стадии установки, когда злоумышленники выполняют ряд вредоносных или как минимум подозрительных действий, но еще и после заражения системы. Этот подход пока не имеет аналогов на российском рынке сетевых песочниц».

Поддержка технологии проактивного и незаметного обнаружения руткитов предлагается пользователям PT Sandbox как опция и будет перенесена в последующие выпуски песочницы. Пока же ею можно воспользоваться, обновив продукт до версии 2.4.

Источник

Forcepoint обеспечит самую полную защиту на уровне пользователя

Forcepoint обеспечит самую полную защиту на уровне пользователя

Даже при стремительно меняющихся технологических возможностях, IP-защита и безопасность данных – все равно остается в приоритете. Наш партнер Forcepoint предлагает широкий спектр продуктов, которые помогают защитить вашу организацию на уровне пользователя.

Решения от Forcepoint не только повышают веб-безопасность, но улучшают и производительность пользователей. Надежная защита сетей обеспечивается на протяжении всего жизненного цикла за счет проактивной технологией безопасности, которая дополняет традиционные решения.

В этой статье мы расскажем подробнее о продуктах Forcepoint.

Решения в облачной безопасности

В эпоху удаленной работы компании испытывают потребность в защите электронной почты и Интернета. Следующие решения в облачной безопасности от Forcepoint помогут вам защитить своих сотрудников.

С помощью Forcepoint Cloud Access Broker (CASB) вы сможете контролировать все облачные приложения, определяя доступ службам. CASB предотвращает взлом аккаунтов, используя передовые возможности машинного обучения и UEBA для определения поведенческих факторов.

Эффективность данного решения выше на 52%, чем у ближайшего конкурента. Forcepoint предлагает мобильные лицензии для всех архитектур развертывания для гибкого развития вашего бизнеса.

Forcepoint Email Security использует Advanced Classification Engine (ACE) для выявления угроз, начиная от назойливого спама и заканчивая атаками вредоносного ПО, фишинга и компрометации деловой почты. Вы сможете блокировать кражу данных и определять поведение пользователя с высоким риском.

Фильтрация URL-адресов Forcepoint блокирует веб-угрозы, снижая количество заражений вредоносным ПО и уменьшает количество инцидентов в службе. Это простое в развертывании решение для прозрачной фильтрации и безопасности.

Решения Forcepoint в сетевой безопасности

Забота о сетевой безопасности позволит вам лучше защититься от атак злоумышленников, поняв действия людей в сети. Брандмауэр нового поколения обеспечит самую передовую защиту вашего бизнеса.

Защита данных от внутренних угроз

Понимая мотивы и поведение людей, можно защитить конфиденциальную информацию и IP-адреса от злонамеренных и от непреднамеренных действий. Forcepoint предлагает два решения для защиты корпоративных данных от внутренних угроз.

Forcepoint Data Loss Prevention (DLP) определяет самых «опасных» пользователей, благодаря чему вы сможете сократить количество ложных срабатываний и настроить рабочий процесс инцидентов. Ваши сотрудники смогут безопасно работать на разных устройствах и подключаться к нескольким сетям и облачным приложениям.

С помощью UEBA вы определите потенциальные источники эксфильтрации данных и критическую потерю IP-адресов. В решении присутствует расширенное обнаружение взломанных аккаунтов.

Междоменная безопасность Forcepoint

На решения междоменного доступа полагаются национальные агентства и организации, которым необходима быстрый и безопасный обмен информацией. Междоменная безопасность обеспечивает надежную защиту конфиденциальных данных и сети.

Forcepoint Data Guard обеспечивает двунаправленную автоматическую передачу очень сложных данных, включая потоковое видео в режиме реального времени, между несколькими доменами и отвечает специфическим требованиям высокой безопасности, предъявляемым к правительственным средам.

Источник

Cybercriminals began to use an interesting method to extract confidential data from the system of the attacked user. In this, they are helped by the direct injection of malicious extensions for the Google Chrome browser on Windows systems. The main goal of attackers in this campaign is to gain control and manipulate victim data that is used in internal web applications.

Forcepoint Endpoint Chrome Extension for Windows

According to experts from the SANS Institute 1, attackers avoid using the Chrome Web Store 2 and implement add-ons with their own hands. The malicious extension for Google Chrome was named Forcepoint Endpoint Chrome Extension for Windows. Cybercriminals use the logo of Cybersecurity company Forcepoint to create legitimacy.

The first thing attackers do is place the add-on in the user’s local folder and then call it directly from the browser. This, by the way, makes it possible to make a completely legitimate function of Google Chrome, which can be activated in the “Extensions” section of the Internet browser settingsresearchers explain.

Unfortunately, the SANS Institute report does not mention the original way attackers entered the victim’s system. As the experts explained, it was not in vain that the attackers chose malicious extensions, and not standard binaries. The thing is that today almost everything can be controlled through web applications. This means that all data an attacker need is easily retrieved, even if the attack surface is narrowed down to web applications.

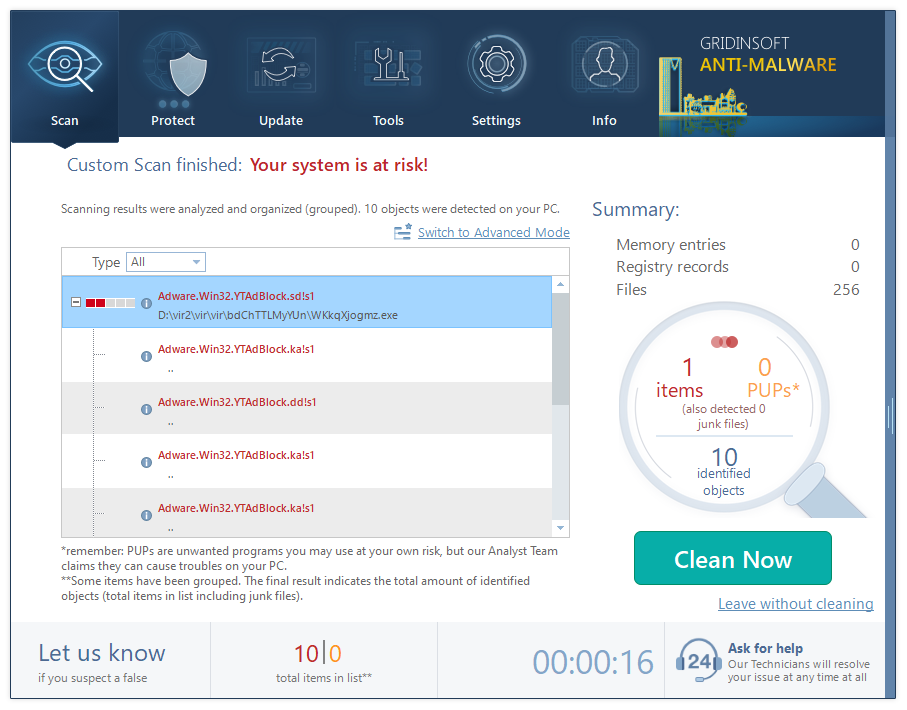

- Download and install GridinSoft Anti-Malware.

- Open GridinSoft Anti-Malware and perform a “Standard scan“.

- “Move to quarantine” all items.

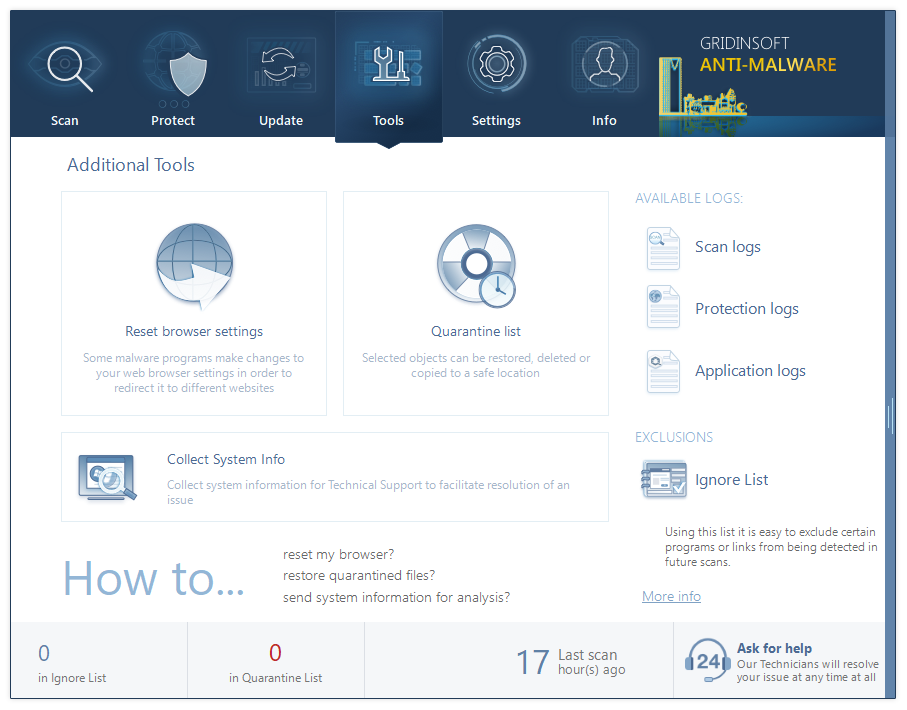

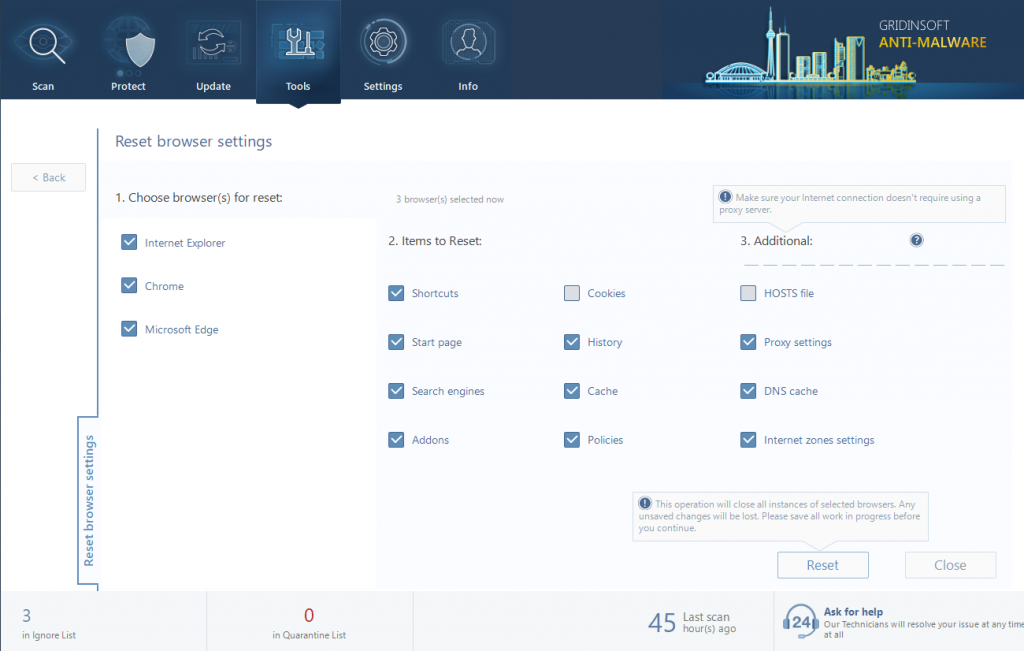

- Open “Tools” tab – Press “Reset Browser Settings“.

- Select proper browser and options – Click “Reset”.

- Restart your computer.

Browser hijackers are usually pretty simple to remove. Most of the time, they have a separate application that can be located in the list of installed applications. Due to the certain marketing method of Fake Forcepoint hijacker, it can be conveniently tracked and erased manually. Nonetheless, if you got Fake Forcepoint in the bundle with a free program, your personal computer may be contaminated with much more dangerous malware – trojans, spyware and even ransomware. That’s why I’d recommend you utilize anti-malware programs to delete the Fake Forcepoint PUA and all various other malware.

You can utilize Microsoft Defender3 – it is capable of discovering and eliminating various malware, including mentioned hijacker. Nevertheless, significant malware, that might exist on your PC in the specified instance, can disable the Windows antivirus program by modifying the Group Policies. To minimize the chanse of such situations, it is better to use GridinSoft Anti-Malware.

To detect and erase all malicious applications on your desktop with GridinSoft Anti-Malware, it’s better to use Standard or Full scan. Quick Scan is not able to find all the malware, because it checks only the most popular registry entries and folders.

You can spectate the detected malicious programs sorted by their possible hazard simultaneously with the scan process. But to perform any actions against the viruses, you need to wait until the scan is finished, or to stop the scan.

To choose the action for every spotted virus or unwanted program, click the arrow in front of the name of the detected malicious program. By default, all malware will be removed to quarantine.

Reset browser settings to original ones

To revert your browser settings, you need to use the Reset Browser Settings option. This action is not able to be counteracted by any virus, hence, you will surely see the result. This option can be located in the Tools tab.

After pressing the Reset Browser Settings option, the menu will be displayed, where you can choose, which settings will be reverted to the original.

Deleteing Fake Forcepoint hijacker manually

Besides using anti-malware software for browser restoration, you may choose the “Reset browser settings” function, which is usually embedded in all popular browsers.

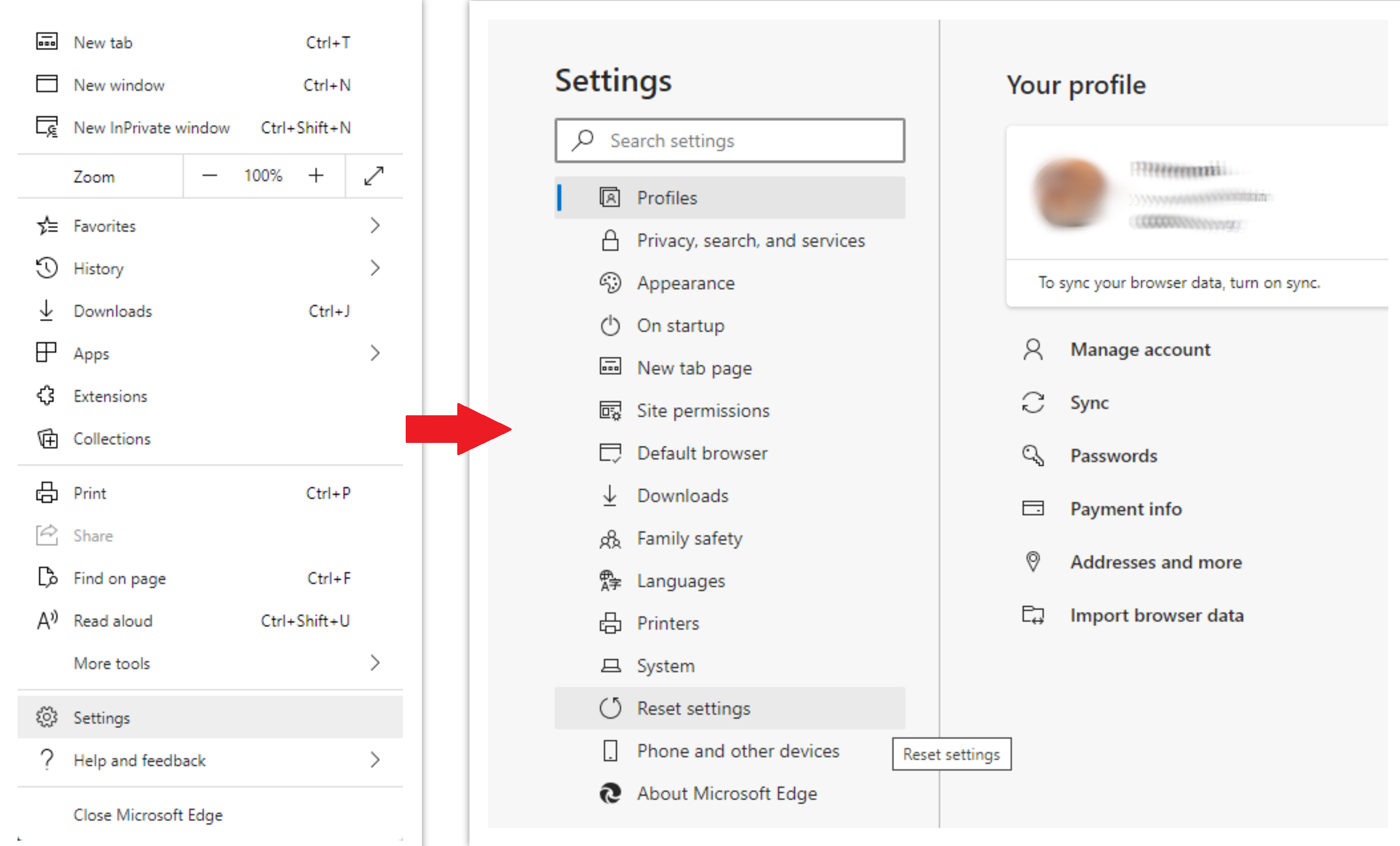

To reset Edge, do the following steps :

- Open “Settings and more” tab in upper right corner, then find here “Settings” button. In the appeared menu, choose “Reset settings” option :

- After picking the Reset Settings option, you will see the following menu, stating about the settings which will be reverted to original :

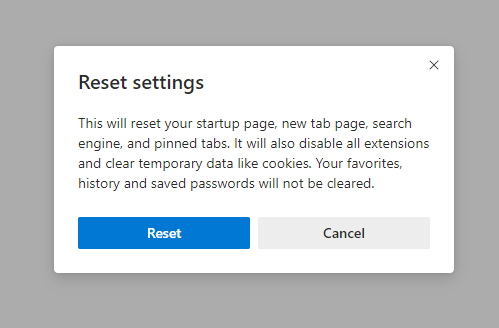

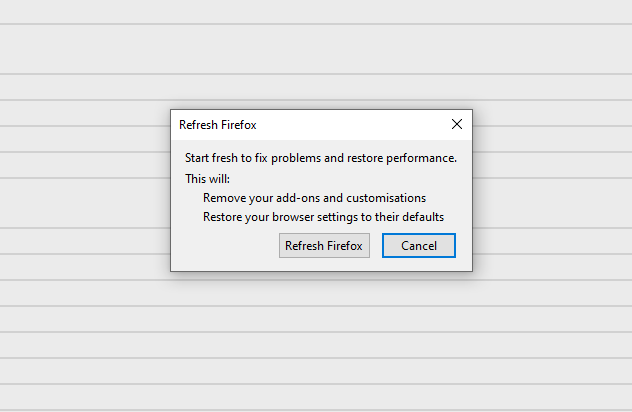

For Mozilla Firefox, do the next actions :

- Open Menu tab (three strips in upper right corner) and click the “Help” button. In the appeared menu choose “troubleshooting information” :

- In the next screen, find the “Refresh Firefox” option :

After choosing this option, you will see the next message :

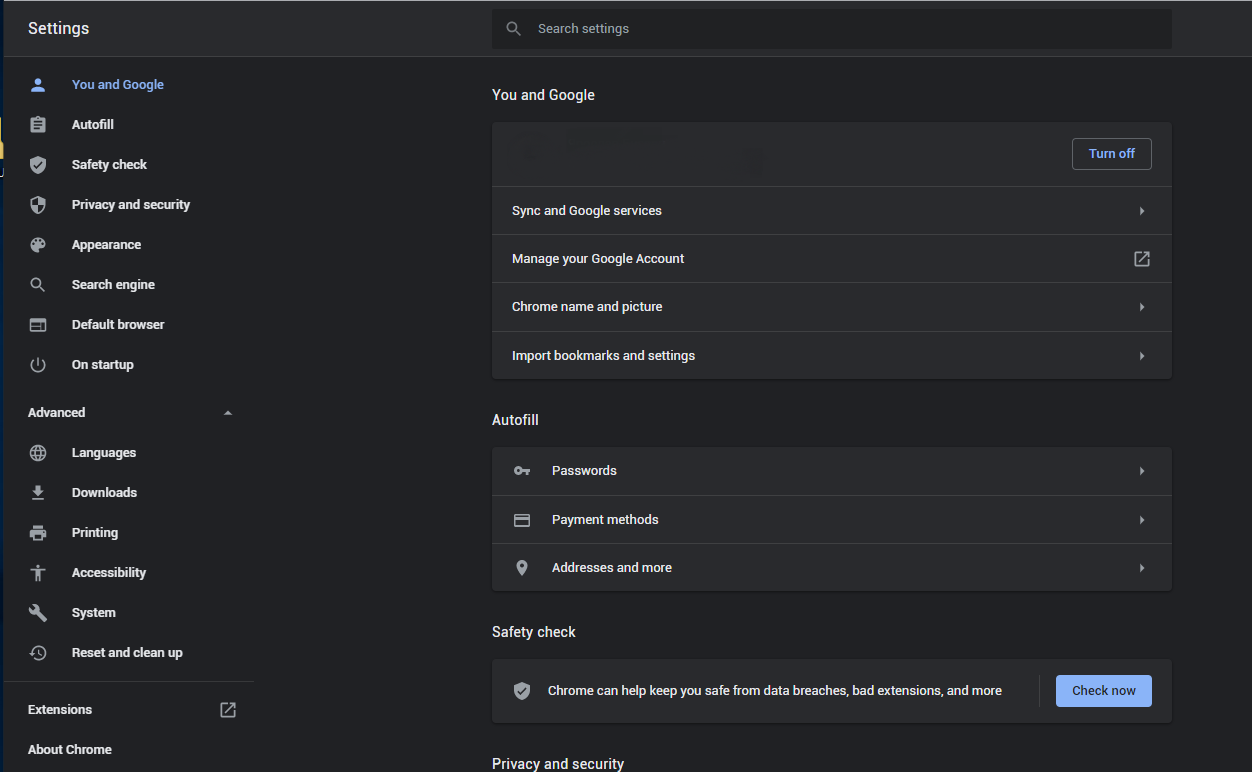

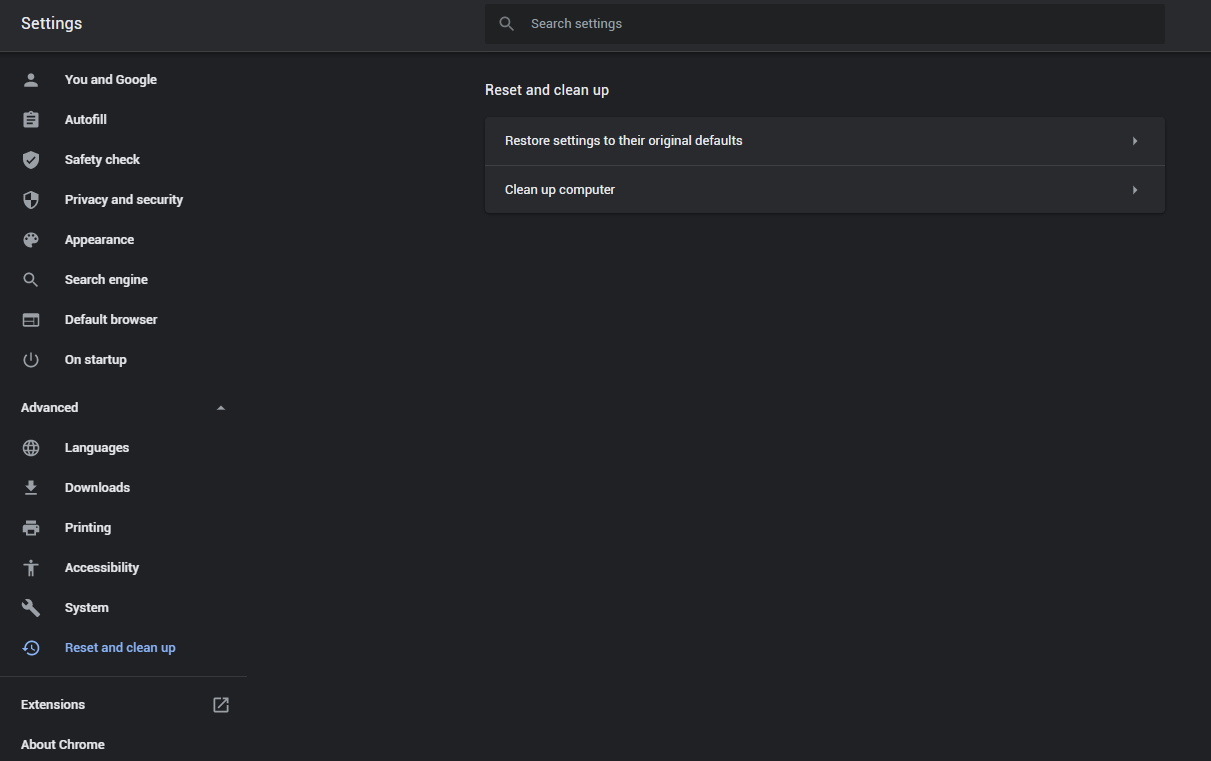

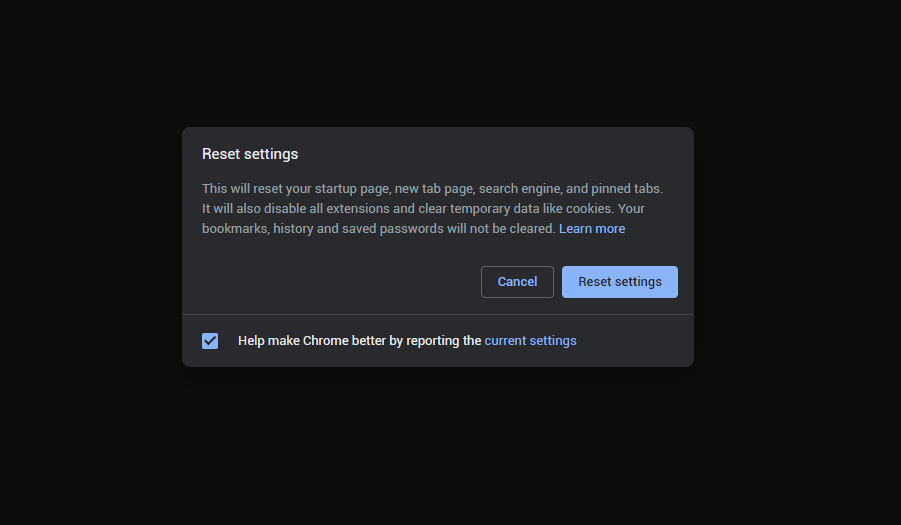

If you use Google Chrome

- Open Settings tab, find the “Advanced” button. In the extended tab choose the “Reset and clean up” button :

- In the appeared list, click on the “Restore settings to their original defaults” :

- Finally, you will see the window, where you can see all the settings which will be reset to default :

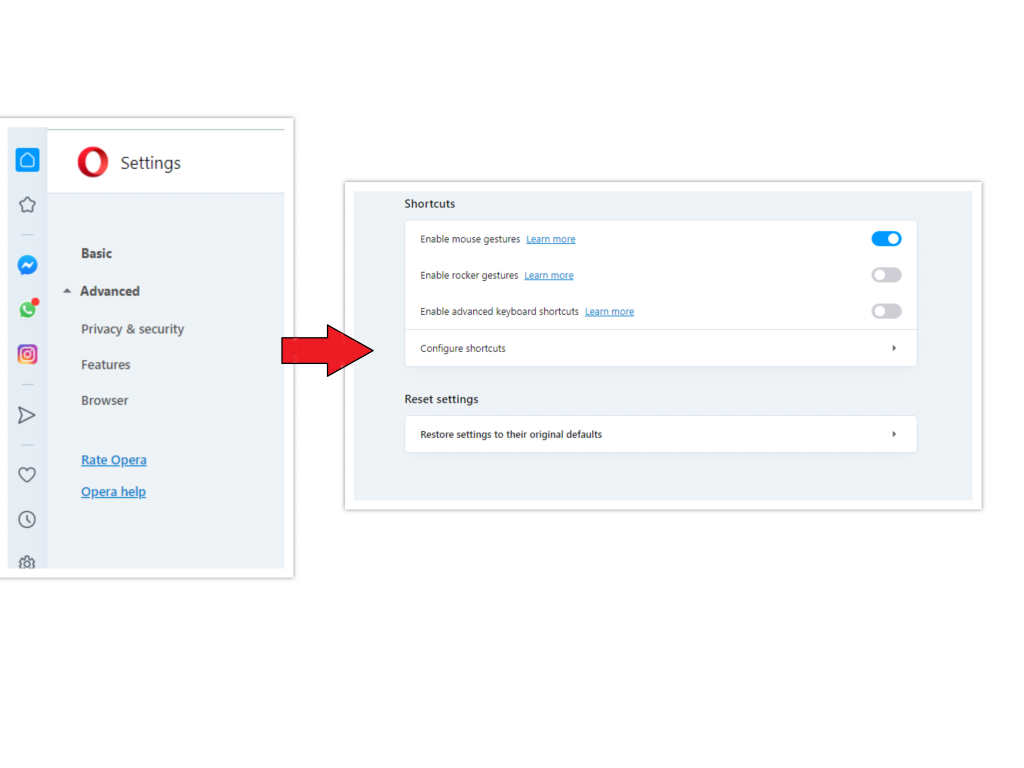

Opera can be reset in the next way

- Open Settings menu by pressing the gear icon in the toolbar (left side of the browser window), then click “Advanced” option, and choose “Browser” button in the drop-down list. Scroll down, to the bottom of the settings menu. Find there “Restore settings to their original defaults” option :

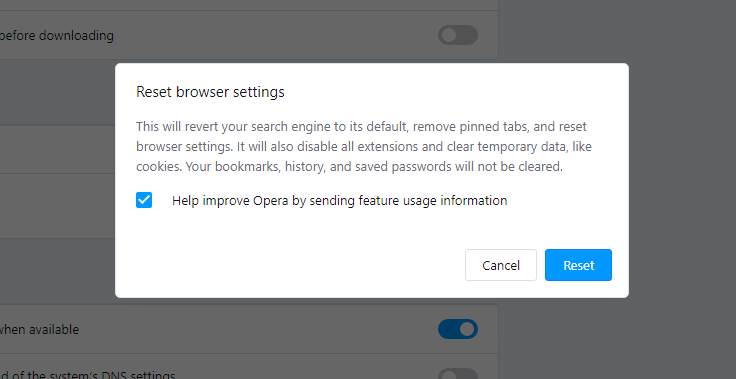

- After clicking the “Restore settings…” button, you will see the window, where all settings, which will be reset, are shown :

As an afterword, I want to say that time plays against you and your PC. The activity of browser hijacker must be stopped as soon as possible, because of the possibility of other malware injection. This malware can be downloaded autonomously, or offered for you to download in one of the windows with advertisements, which are shown to you by the hijacker. You need to act as fast as you can.

I need your help to share this guide.

Browser hijackers are among the largest and also disruptive kinds of malware. I published this article to help you, so I wish you will help me to make the computer world completely clean of malware. Please, share this article in the social networks you use – Twitter, Reddit, Facebook – wherever.

.

Emma Davis

References

- SANS Institute – Courses, Certifications & Research https://www.sans.org

- Chrome Web Store

- Detailed review of Microsoft Defender

Article

Forcepoint Endpoint Chrome Extension for Windows

Description

Cybercriminals began to use an interesting method to extract confidential data. In this, they are helped by the direct injection of <strong>malicious extensions for the Google Chrome browser on Windows systems</strong>. The main goal of attackers in this campaign is to gain control and manipulate victim data that is used in internal web applications.

Author

Emma Davis

Copyright

HowToFix.Guide

You may also like

About the author

Emma Davis

I’m writer and content manager (a short time ago completed a bachelor degree in Marketing from the Gustavus Adolphus College). For now, I have a deep drive to study cyber security.