Содержание

- Включения ведения журнала установщика Windows

- Ведение журнала установщика Windows

- Включить Windows установки вручную

- Включить Windows установки с помощью групповых политик

- Windows Vista, Windows 7, Windows Server 2008 R2, Windows 8.1 и Windows 10 расположения файлов журнала установки

- Введение

- Этап down-level

- Windows Этап среды предварительной оценки

- Этап конфигурации в Интернете

- Windows Фаза приветствия

- Этап отката

- Что полезного можно вытащить из логов рабочей станции на базе ОС Windows

- Журнал событий безопасности (Security Log)

- Системный монитор (Sysmon)

- Журналы Power Shell

- Windows PowerShell log

- Microsoft-WindowsPowerShell / Operational log (или MicrosoftWindows-PowerShellCore / Operational в PowerShell 6)

- Вертим логи как хотим ― анализ журналов в системах Windows

- Как зайти в журнал событий в Windows 10

- Где находится журнал событий Windows

- Нюансы работы в журнале

- Что такое Журнал событий и для чего он нужен

- Как очистить журнал событий в Windows 10

- Вручную

- Через командную консоль

- Через PowerShell

- Вертим логи как хотим ― анализ журналов в системах Windows

- Свойства событий

- Как открыть

- Другой способ

- Как использовать просмотр событий Windows для решения проблем с компьютером

- Дополнительно на тему администрирования Windows

- Как запустить программу Просмотра событий

- Получить дополнительную информацию о событиях

Включения ведения журнала установщика Windows

Windows включает службу ведения журнала с активированным реестром, чтобы помочь диагностировать проблемы Windows установки. В этой статье описывается, как включить эту службу ведения журнала.

Применяется к: Windows 10 — все выпуски, Windows Server 2012 R2

Исходный номер КБ: 223300

Запись реестра в этой статье действительна для всех Windows операционных систем.

Ведение журнала установщика Windows

Windows Установщик может использовать ведение журнала, чтобы помочь в устранении неполадок при установке пакетов программного обеспечения. Этот журнал включен путем добавления ключей и значений в реестр. После того как записи были добавлены и включены, можно повторить установку проблемы и Windows установщик будет отслеживать ход и размещать его в папке Temp. Имя файла нового журнала является случайным. Однако первыми буквами являются Msi, а имя файла имеет расширение журнала. Чтобы найти папку Temp, введите следующую строку в командной строке:

Чтобы включить Windows установки вручную, см. в следующем разделе.

Включить Windows установки вручную

В этот раздел, описание метода или задачи включены действия, содержащие указания по изменению параметров реестра. Однако неправильное изменение параметров реестра может привести к возникновению серьезных проблем. Поэтому следует в точности выполнять приведенные инструкции. Для дополнительной защиты создайте резервную копию реестра, прежде чем редактировать его. Так вы сможете восстановить реестр, если возникнет проблема. Дополнительные сведения о том, как создать и восстановить реестр, см. в этой информации, как создать и восстановить реестр в Windows.

Чтобы включить Windows установки самостоятельно, откройте реестр с помощью Regedit.exe, а затем создайте следующий подкай и клавиши:

Буквы в поле значения могут идти в любом порядке. Каждая буква включает отдельный режим ведения журнала. Фактическая функция каждой буквы следующим образом для версии MSI 1.1:

Это изменение должно использоваться только для устранения неполадок и не должно быть оставлено на месте, так как оно будет иметь негативные последствия для производительности системы и дискового пространства. При каждом использовании элемента Добавить или Удалить программы в панели управления создается новый файл Msi*.log. Чтобы отключить ведение журнала, удалите значение реестра журнала.

Включить Windows установки с помощью групповых политик

Вы можете включить ведение журнала с помощью групповых политик, редактировать соответствующую политику группы OU или Directory. В соответствии с групповой политикой расширяйте конфигурацию компьютера, расширяйте административные шаблоны, Windows компоненты, а затем выберите Windows установщика.

Дважды щелкните журнал журнала и нажмите кнопку Включено. В поле Ведение журнала введите параметры, которые необходимо ввести в журнал. Файл журнала Msi.log отображается в папке Temp тома системы.

Дополнительные сведения о журнале MSI см. в Windows Help. Для этого выберите поиск с помощью журнала msi фразы, а затем выберите параметры управления для компьютеров с помощью групповой политики.

Добавление x-флага доступно в Windows Server 2003 и более поздних операционных системах, в MSI-перераспределяемой версии 3.0 и в более поздних версиях MSI, которые можно перераспределить.

Источник

Windows Vista, Windows 7, Windows Server 2008 R2, Windows 8.1 и Windows 10 расположения файлов журнала установки

В этой статье описывается, где найти эти файлы журналов и какие файлы журнала наиболее полезны для устранения неполадок на каждом этапе установки Windows 7, Windows Server 2008 R2 и Windows Vista.

Применяется к: Windows 10 — все выпуски, Windows Server 2019, Windows Server 2016

Исходный номер КБ: 927521

Введение

Windows файлы журнала установки находятся в разных расположениях на жестком диске. Эти расположения зависят от этапа установки.

Поддержка Windows Vista без установленных пакетов служб завершилась 13 апреля 2010 г. Чтобы продолжить получать обновления безопасности для Windows, убедитесь, что вы Windows Vista с Пакет обновления 2 (SP2). Дополнительные сведения см. в Windows поддержки XP.

Этап down-level

Этап downlevel — это этап Windows установки, запущенный в предыдущей операционной системе. В следующей таблице перечислены важные файлы журналов на этом этапе установки.

| Файл журнала | Описание | |

|---|---|---|

| C:WINDOWSsetupapi.log | Содержит сведения об изменениях устройств, изменениях драйверов и основных изменениях системы, таких как установки пакетов обслуживания и установки hotfix.

BTSourcesPantherPreGatherPnPList.log |

Содержит сведения о начальном захвате устройств, которые находятся в системе на этапе downlevel. |

Windows Этап среды предварительной оценки

Этап Windows среды предварительной настройки (Windows PE или WinPE) — это фаза установки Windows, которая происходит после перезагрузки в конце этапа downlevel или при запуске компьютера с помощью средства установки Windows. В следующей таблице перечислены важные файлы журналов на этом этапе установки.

BTSourcesPantherPreGatherPnPList.log Содержит сведения о начальном захвате устройств, которые находятся в системе на этапе downlevel.

Вы также можете увидеть файл журнала в X:WINDOWS каталоге. Файл Setupact.log в этом каталоге содержит сведения о ходе выполнения начальных параметров, выбранных на экране Windows установки. Экран Windows появляется при запуске компьютера с помощью Windows установки. После выбора Установки теперь с Windows на экране установки запускается Setup.exe, и этот файл журнала больше не используется.

Этап конфигурации в Интернете

Этап конфигурации в Интернете (первый этап загрузки) начинается после получения следующего сообщения:

Подождите минутку, Windows подготовиться к первому запуску.

На этом этапе устанавливается базовая поддержка оборудования. Если это установка обновления, данные и программы также переносят. В следующей таблице перечислены важные файлы журналов на этом этапе установки.

| Файл журнала | Описание |

|---|---|

| C:WINDOWSPANTHERsetupact.log | Содержит сведения о действиях установки во время установки. |

| C:WINDOWSPANTHERsetuperr.log | Содержит сведения об ошибках установки во время установки. |

| C:WINDOWSPANTHERmiglog.xml | Содержит сведения о структуре каталога пользователей. Эта информация включает идентификаторы безопасности (SID). |

| C:WINDOWSINFsetupapi.dev.log | Содержит сведения о устройствах Plug и Play и установке драйвера. |

| C:WINDOWSINFsetupapi.app.log | Содержит сведения об установке приложений. |

| C:WINDOWSPantherPostGatherPnPList.log | Содержит сведения о захвате устройств, которые находятся в системе после этапа конфигурации в Интернете. |

| C:WINDOWSPantherPreGatherPnPList.log | Содержит сведения о начальном захвате устройств, которые находятся в системе на этапе downlevel. |

Windows Фаза приветствия

Этап Windows Welcome включает в себя следующие параметры и события:

Этап Windows является завершаемой фазой установки перед тем, как пользователь войт. В следующей таблице перечислены важные файлы журналов на этом этапе установки.

| Файл журнала | Описание |

|---|---|

| C:WINDOWSPANTHERsetupact.log | Содержит сведения о действиях установки во время установки. |

| C:WINDOWSPANTHERsetuperr.log | Содержит сведения об ошибках установки во время установки. |

| C:WINDOWSPANTHERmiglog.xml | Содержит сведения о структуре каталога пользователей. Эта информация включает идентификаторы безопасности (SID). |

| C:WINDOWSINFsetupapi.dev.log | Содержит сведения о устройствах Plug и Play и установке драйвера. |

| C:WINDOWSINFsetupapi.app.log | Содержит сведения об установке приложений. |

| C:WINDOWSPantherPostGatherPnPList.log | Содержит сведения о захвате устройств, которые находятся в системе после этапа конфигурации в Интернете. |

| C:WINDOWSPantherPreGatherPnPList.log | Содержит сведения о начальном захвате устройств, которые находятся в системе на этапе downlevel. |

| C:WINDOWSPerformanceWinsatwinsat.log | Содержит сведения о результатах тестирования Windows system Assessment Tool. |

Этап отката

Если установка Windows сбой, и вы успешно откатили установку на предыдущий рабочий стол операционной системы, существует несколько файлов журнала, которые можно использовать для устранения неполадок. В следующей таблице перечислены важные файлы журналов на этом этапе.

Источник

Что полезного можно вытащить из логов рабочей станции на базе ОС Windows

Пользовательская рабочая станция — самое уязвимое место инфраструктуры по части информационной безопасности. Пользователям может прийти на рабочую почту письмо вроде бы из безопасного источника, но со ссылкой на заражённый сайт. Возможно, кто-то скачает полезную для работы утилиту из неизвестно какого места. Да можно придумать не один десяток кейсов, как через пользователей вредоносное ПО может внедриться на внутрикорпоративные ресурсы. Поэтому рабочие станции требуют повышенного внимания, и в статье мы расскажем, откуда и какие события брать для отслеживания атак.

Для выявления атаки на самой ранней стадии в ОС Windows есть три полезных событийных источника: журнал событий безопасности, журнал системного мониторинга и журналы Power Shell.

Журнал событий безопасности (Security Log)

Это главное место хранения системных логов безопасности. Сюда складываются события входа/выхода пользователей, доступа к объектам, изменения политик и других активностей, связанных с безопасностью. Разумеется, если настроена соответствующая политика.

Перебор пользователей и групп (события 4798 и 4799). Вредоносное ПО в самом начале атаки часто перебирает локальные учетные записи пользователей и локальные группы на рабочей станции, чтобы найти учетные данные для своих тёмных делишек. Эти события помогут обнаружить вредоносный код раньше, чем он двинется дальше и, используя собранные данные, распространится на другие системы.

Создание локальной учётной записи и изменения в локальных группах (события 4720, 4722–4726, 4738, 4740, 4767, 4780, 4781, 4794, 5376 и 5377). Атака может также начинаться, например, с добавления нового пользователя в группу локальных администраторов.

Попытки входа с локальной учётной записью (событие 4624). Добропорядочные пользователи заходят с доменной учётной записью и выявление входа под локальной учётной записью может означать начало атаки. Событие 4624 включает также входы под доменной учетной записью, поэтому при обработке событий нужно зафильтровать события, в которых домен отличается от имени рабочей станции.

Попытка входа с заданной учётной записью (событие 4648). Такое бывает, когда процесс выполняется в режиме “Запуск от имени” (run as). В нормальном режиме работы систем такого не должно быть, поэтому такие события должны находиться под контролем.

Блокировка/разблокировка рабочей станции (события 4800-4803). К категории подозрительных событий можно отнести любые действия, которые происходили на заблокированной рабочей станции.

Изменения конфигурации файрволла (события 4944-4958). Очевидно, что при установке нового ПО настройки конфигурации файрволла могут меняться, что вызовет ложные срабатывания. Контролировать такие изменения в большинстве случаев нет необходимости, но знать о них точно лишним не будет.

Подключение устройств Plug’n’play (событие 6416 и только для WIndows 10). За этим важно следить, если пользователи обычно не подключают новые устройства к рабочей станции, а тут вдруг раз — и подключили.

Windows включает в себя 9 категорий аудита и 50 субкатегорий для тонкой настройки. Минимальный набор субкатегорий, который стоит включить в настройках:

Системный монитор (Sysmon)

Sysmon — встроенная в Windows утилита, которая умеет записывать события в системный журнал. Обычно требуется его устанавливать отдельно.

Эти же события можно в принципе найти в журнале безопасности (включив нужную политику аудита), но Sysmon даёт больше подробностей. Какие события можно забирать из Sysmon?

Создание процесса (ID события 1). Системный журнал событий безопасности тоже может сказать, когда запустился какой-нибудь *.exe и даже покажет его имя и путь запуска. Но в отличие от Sysmon не сможет показать хэш приложения. Злонамеренное ПО может называться даже безобидным notepad.exe, но именно хэш выведет его на чистую воду.

Сетевые подключения (ID события 3). Очевидно, что сетевых подключений много, и за всеми не уследить. Но важно учитывать, что Sysmon в отличие от того же Security Log умеет привязать сетевое подключение к полям ProcessID и ProcessGUID, показывает порт и IP-адреса источника и приёмника.

Изменения в системном реестре (ID события 12-14). Самый простой способ добавить себя в автозапуск — прописаться в реестре. Security Log это умеет, но Sysmon показывает, кто внёс изменения, когда, откуда, process ID и предыдущее значение ключа.

Создание файла (ID события 11). Sysmon, в отличие от Security Log, покажет не только расположение файла, но и его имя. Понятно, что за всем не уследишь, но можно же проводить аудит определённых директорий.

А теперь то, чего в политиках Security Log нет, но есть в Sysmon:

Изменение времени создания файла (ID события 2). Некоторое вредоносное ПО может подменять дату создания файла для его скрытия из отчётов с недавно созданными файлами.

Загрузка драйверов и динамических библиотек (ID событий 6-7). Отслеживание загрузки в память DLL и драйверов устройств, проверка цифровой подписи и её валидности.

Создание потока в выполняющемся процессе (ID события 8). Один из видов атаки, за которым тоже нужно следить.

События RawAccessRead (ID события 9). Операции чтения с диска при помощи “\.”. В абсолютном большинстве случаев такая активность должна считаться ненормальной.

Создание именованного файлового потока (ID события 15). Событие регистрируется, когда создается именованный файловый поток, который генерирует события с хэшем содержимого файла.

Создание named pipe и подключения (ID события 17-18). Отслеживание вредоносного кода, который коммуницирует с другими компонентами через named pipe.

Активность по WMI (ID события 19). Регистрация событий, которые генерируются при обращении к системе по протоколу WMI.

Для защиты самого Sysmon нужно отслеживать события с ID 4 (остановка и запуск Sysmon) и ID 16 (изменение конфигурации Sysmon).

Журналы Power Shell

Power Shell — мощный инструмент управления Windows-инфраструктурой, поэтому велики шансы, что атакующий выберет именно его. Для получения данных о событиях Power Shell можно использовать два источника: Windows PowerShell log и Microsoft-WindowsPowerShell / Operational log.

Windows PowerShell log

Загружен поставщик данных (ID события 600). Поставщики PowerShell — это программы, которые служат источником данных для PowerShell для просмотра и управления ими. Например, встроенными поставщиками могут быть переменные среды Windows или системный реестр. За появлением новых поставщиков нужно следить, чтобы вовремя выявить злонамеренную активность. Например, если видите, что среди поставщиков появился WSMan, значит был начат удаленный сеанс PowerShell.

Microsoft-WindowsPowerShell / Operational log (или MicrosoftWindows-PowerShellCore / Operational в PowerShell 6)

Журналирование модулей (ID события 4103). В событиях хранится информация о каждой выполненной команде и параметрах, с которыми она вызывалась.

Журналирование блокировки скриптов (ID события 4104). Журналирование блокировки скриптов показывает каждый выполненный блок кода PowerShell. Даже если злоумышленник попытается скрыть команду, этот тип события покажет фактически выполненную команду PowerShell. Ещё в этом типе события могут фиксироваться некоторые выполняемые низкоуровневые вызовы API, эти события обычно записывается как Verbose, но если подозрительная команда или сценарий используются в блоке кода, он будет зарегистрирован как c критичностью Warning.

Обратите внимание, что после настройки инструмента сбора и анализа этих событий потребуется дополнительное время на отладку для снижения количества ложных срабатываний.

Расскажите в комментариях, какие собираете логи для аудита информационной безопасности и какие инструменты для этого используете. Одно из наших направлений — решения для аудита событий информационной безопасности. Для решения задачи сбора и анализа логов можем предложить присмотреться к Quest InTrust, который умеет сжимать хранящиеся данные с коэффициентом 20:1, а один его установленный экземпляр способен обрабатывать до 60000 событий в секунду из 10000 источников.

Источник

Вертим логи как хотим ― анализ журналов в системах Windows

Многие пользователи ПК даже не догадываются о наличии на их устройстве очень полезного дополнения. Оно фиксирует все события, происходящие в ОС. А ведь считывание и запись данных происходит даже в период отсутствия активности со стороны человека. Журнал событий в Windows 10 предоставляет пользователю возможность ознакомиться с ошибками, предупреждениями и прочей немаловажной информацией.

В некоторых случаях анализ этих данных может значительно облегчить поиск причин возникновения неисправностей. А это важный шаг на пути к их устранению и даже предупреждению. Конечно, к подобным манипуляциям чаще прибегают владельцы серверов. Однако рядовому пользователю изучение истории также может быть полезным.

Как зайти в журнал событий в Windows 10

Запуск утилиты осуществляется несколькими способами. Первый подразумевает использование окна «Выполнить». Для этого необходимо:

А второй требует использования панели управления, где требуется:

Попав в журнал событий в Windows 10, можно приступить к разбору его интерфейса.

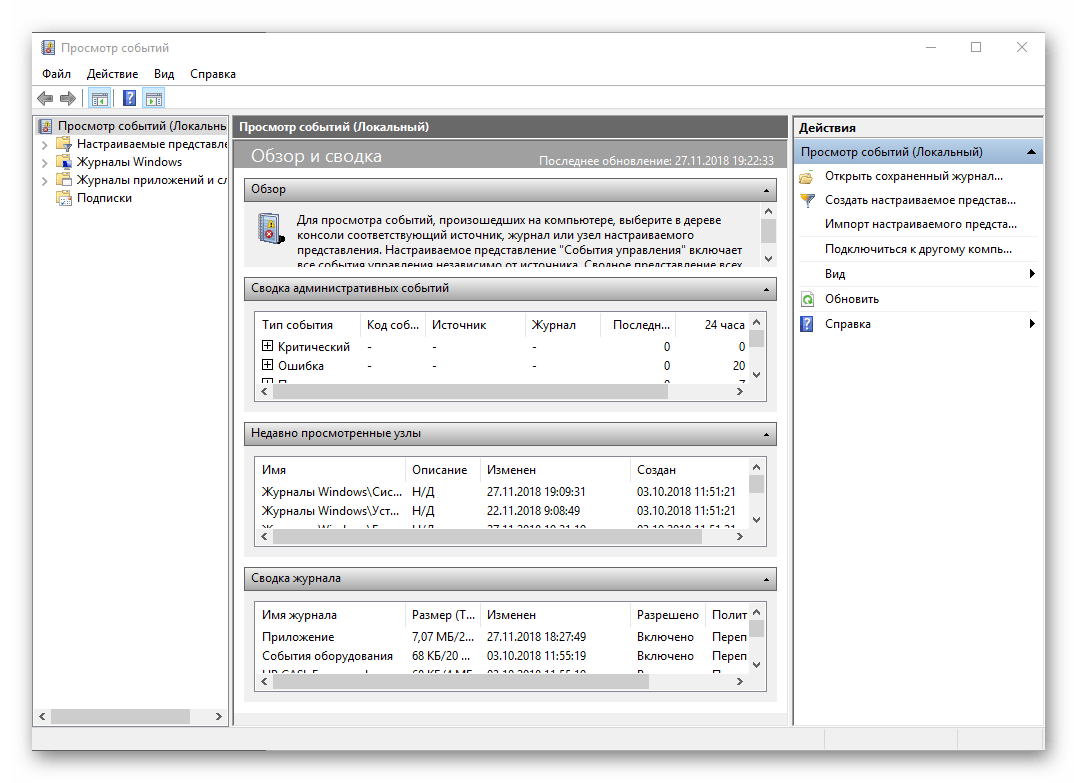

В левой колонке расположены журналы событий. Они уже отсортированы по разделам. Что облегчает работу пользователя. Наибольший интерес представляет раздел «Журналы Windows», состоящий из категорий:

По центру утилиты расположено два окна. Первое отображает произошедшие события. А второе подробную информацию о каждом из них. Правая же колонка содержит рабочие инструменты журнала.

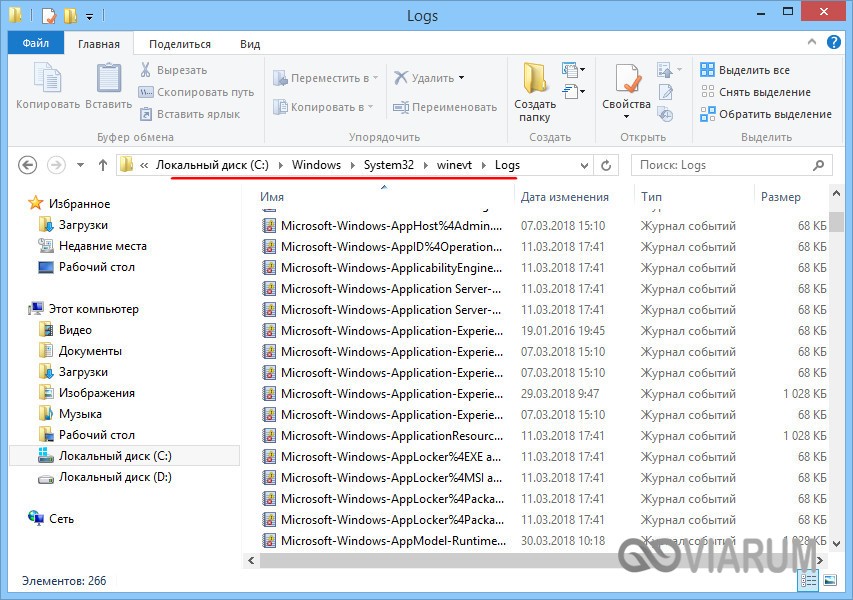

Где находится журнал событий Windows

Физически Журнал событий представляет собой набор файлов в формате EVTX, хранящихся в системной папке %SystemRoot%/System32/Winevt/Logs.

Хотя эти файлы содержат текстовые данные, открыть их Блокнотом или другим текстовым редактором не получится, поскольку они имеют бинарный формат. Тогда как посмотреть Журнал событий в Windows 7/10, спросите вы? Очень просто, для этого в системе предусмотрена специальная штатная утилита eventvwr.

Нюансы работы в журнале

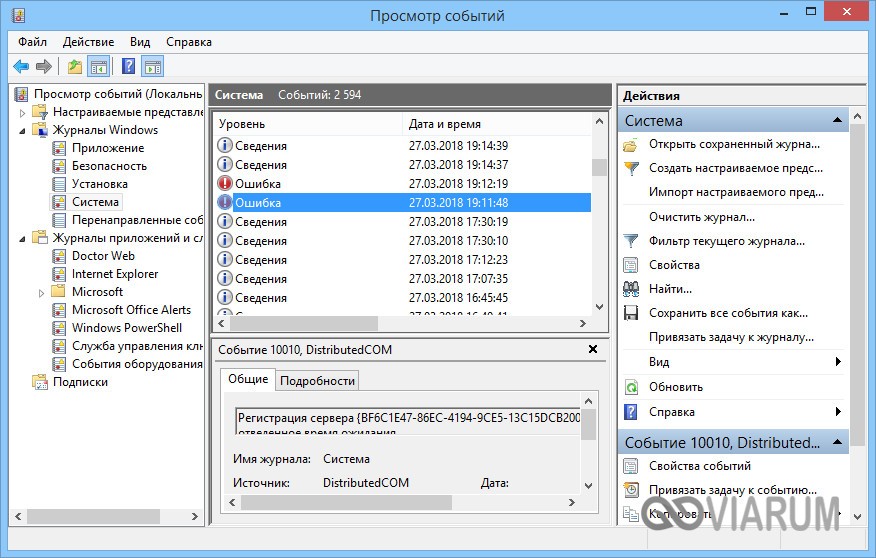

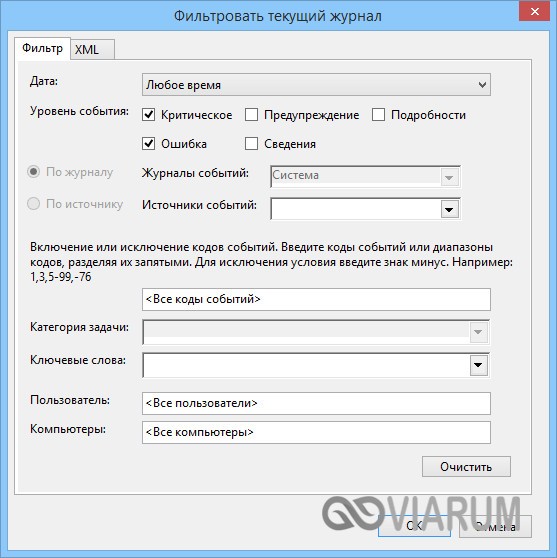

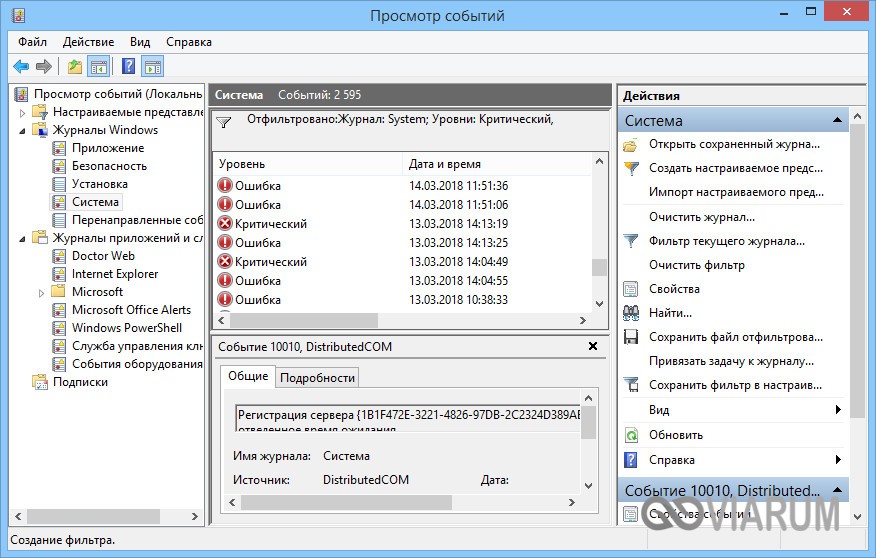

Число обозреваемых событий может исчисляться тысячами и даже десятками тысяч. Для создания комфортных условий работы журнал событий в Windows 10 оснащен встроенным фильтром. Он позволяет отсортировать имеющуюся информацию по:

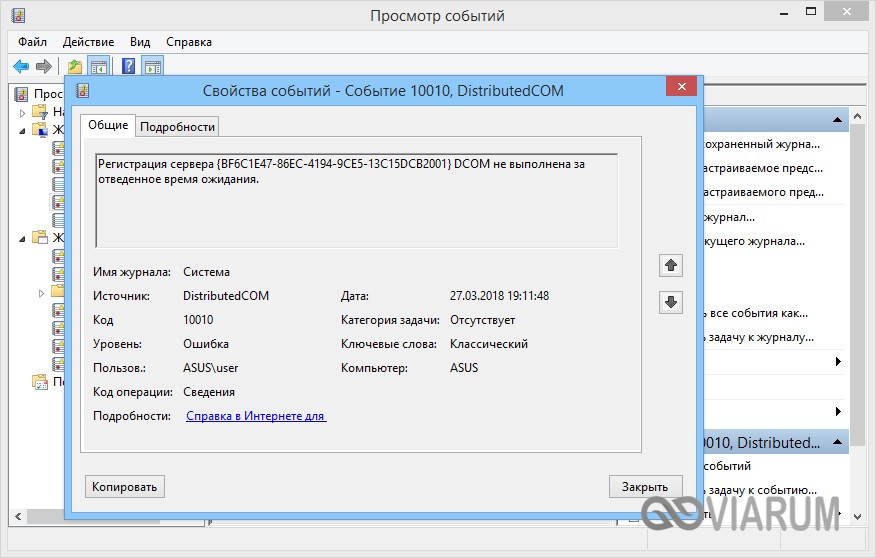

Но найти в журнале необходимую ошибку это полбеды. Специфичность содержащихся сведений не каждому позволит сходу понять в чём проблема. Например, пользователь может увидеть нечто вроде:

Регистрация сервера DCOM не выполнена за отведенное время ожидания

Поиск описания потребует выхода в интернет и посещения сайта Microsoft. Или иных ресурсов, предоставляющих подобную информацию.

Стоит упомянуть, что наличие ошибок – нормальное явление ОС. Любые, даже самые незначительные сбои вносятся в реестр. Так что не стоит переживать, обнаружив их в журнале.

Что такое Журнал событий и для чего он нужен

Даже если компьютер работает без каких-либо сбоев, лучше заранее узнать, где посмотреть журнал ошибок Windows 10. Периодическая его проверка поможет заранее обнаружить и предупредить появление серьезных проблем. При возникновении нештатных ситуаций, когда пользователь не видит явных причин возникновения неполадок, журнал событий Windows 10 является незаменимым помощником. Необходимо учитывать, что даже на исправном компьютере иногда возникают ошибки, которые могут не влиять на качество работы, но при наличии критических ошибок обязательно нужно принимать меры для их устранения.

Как очистить журнал событий в Windows 10

Среди способов, как почистить журнал событий в Windows 10, можно выделить 5 основных.

Вручную

Этот способ весьма прост. Он не требует специальных навыков или дополнительного софта. Все что необходимо, это:

Как вы, наверное, заметили, это самый простой способ. Однако некоторые ситуации требуют прибегнуть к иным методам.

Этот способ также позволяет быстро провести очистку. Для его реализации вам потребуется код:

@echo off FOR /F «tokens=1,2*» %%V IN (‘bcdedit’) DO SET adminTest=%%V IF (%adminTest%)==(Access) goto theEnd for /F «tokens=*» %%G in (‘wevtutil.exe el’) DO (call :do_clear «%%G») goto theEnd :do_clear echo clearing %1 wevtutil.exe cl %1 goto :eof :theEnd

Его необходимо использовать в следующем алгоритме:

После этого все отчеты будут удалены.

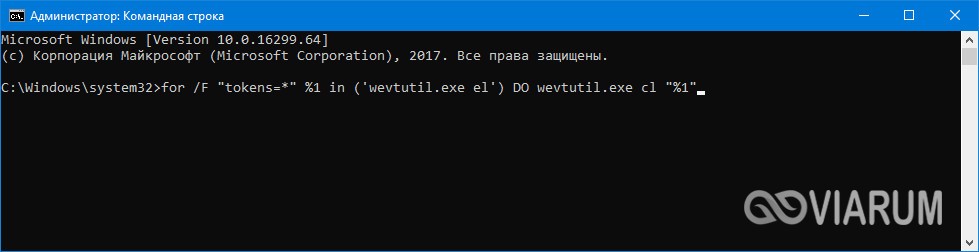

Через командную консоль

Очистить журнал событий в Windows 10 можно и при помощи данного инструмента. Для этого потребуется:

for /F “tokens=*” %1 in (‘wevtutil.exe el’) DO wevtutil.exe cl “%1″

Через PowerShell

PowerShell – более продвинутая версия командной строки. Очистка журнала с его помощью проводится аналогичным образом. За исключением вводимой команды. В данном случае она имеет следующий вид:

wevtutil el | Foreach-Object

Вертим логи как хотим ― анализ журналов в системах Windows

Пора поговорить про удобную работу с логами, тем более что в Windows есть масса неочевидных инструментов для этого. Например, Log Parser, который порой просто незаменим.

В статье не будет про серьезные вещи вроде Splunk и ELK (Elasticsearch + Logstash + Kibana). Сфокусируемся на простом и бесплатном.

До появления PowerShell можно было использовать такие утилиты cmd как find и findstr. Они вполне подходят для простой автоматизации. Например, когда мне понадобилось отлавливать ошибки в обмене 1С 7.7 я использовал в скриптах обмена простую команду:

findstr «Fail» *.log >> fail.txt

Она позволяла получить в файле fail.txt все ошибки обмена. Но если было нужно что-то большее, вроде получения информации о предшествующей ошибке, то приходилось создавать монструозные скрипты с циклами for или использовать сторонние утилиты. По счастью, с появлением PowerShell эти проблемы ушли в прошлое.

Основным инструментом для работы с текстовыми журналами является командлет Get-Content, предназначенный для отображения содержимого текстового файла. Например, для вывода журнала сервиса WSUS в консоль можно использовать команду:

Для вывода последних строк журнала существует параметр Tail, который в паре с параметром Wait позволит смотреть за журналом в режиме онлайн. Посмотрим, как идет обновление системы командой:

Смотрим за ходом обновления Windows.

Если же нам нужно отловить в журналах определенные события, то поможет командлет Select-String, который позволяет отобразить только строки, подходящие под маску поиска. Посмотрим на последние блокировки Windows Firewall:

Смотрим, кто пытается пролезть на наш дедик.

При необходимости посмотреть в журнале строки перед и после нужной, можно использовать параметр Context. Например, для вывода трех строк после и трех строк перед ошибкой можно использовать команду:

Оба полезных командлета можно объединить. Например, для вывода строк с 45 по 75 из netlogon.log поможет команда:

Для получения списка доступных системных журналов можно выполнить следующую команду:

Вывод доступных журналов и информации о них.

Для просмотра какого-то конкретного журнала нужно лишь добавить его имя. Для примера получим последние 20 записей из журнала System командой:

Последние записи в журнале System.

Для получения определенных событий удобнее всего использовать хэш-таблицы. Подробнее о работе с хэш-таблицами в PowerShell можно прочитать в материале Technet about_Hash_Tables.

Для примера получим все события из журнала System с кодом события 1 и 6013.

В случае если надо получить события определенного типа ― предупреждения или ошибки, ― нужно использовать фильтр по важности (Level). Возможны следующие значения:

Собрать хэш-таблицу с несколькими значениями важности одной командой так просто не получится. Если мы хотим получить ошибки и предупреждения из системного журнала, можно воспользоваться дополнительной фильтрацией при помощи Where-Object:

Ошибки и предупреждения журнала System.

Аналогичным образом можно собирать таблицу, фильтруя непосредственно по тексту события и по времени.

Подробнее почитать про работу обоих командлетов для работы с системными журналами можно в документации PowerShell:

PowerShell ― механизм удобный и гибкий, но требует знания синтаксиса и для сложных условий и обработки большого количества файлов потребует написания полноценных скриптов. Но есть вариант обойтись всего-лишь SQL-запросами при помощи замечательного Log Parser.

Утилита Log Parser появилась на свет в начале «нулевых» и с тех пор успела обзавестись официальной графической оболочкой. Тем не менее актуальности своей она не потеряла и до сих пор остается для меня одним из самых любимых инструментов для анализа логов. Загрузить утилиту можно в Центре Загрузок Microsoft, графический интерфейс к ней ― в галерее Technet. О графическом интерфейсе чуть позже, начнем с самой утилиты.

О возможностях Log Parser уже рассказывалось в материале «LogParser — привычный взгляд на непривычные вещи», поэтому я начну с конкретных примеров.

Для начала разберемся с текстовыми файлами ― например, получим список подключений по RDP, заблокированных нашим фаерволом. Для получения такой информации вполне подойдет следующий SQL-запрос:

SELECT extract_token(text, 0, ‘ ‘) as date, extract_token(text, 1, ‘ ‘) as time, extract_token(text, 2, ‘ ‘) as action, extract_token(text, 4, ‘ ‘) as src-ip, extract_token(text, 7, ‘ ‘) as port FROM ‘C:WindowsSystem32LogFilesFirewallpfirewall.log’ WHERE action=’DROP’ AND port=’3389′ ORDER BY date,time DESC

Посмотрим на результат:

Смотрим журнал Windows Firewall.

Разумеется, с полученной таблицей можно делать все что угодно ― сортировать, группировать. Насколько хватит фантазии и знания SQL.

Log Parser также прекрасно работает с множеством других источников. Например, посмотрим откуда пользователи подключались к нашему серверу по RDP.

Работать будем с журналом TerminalServices-LocalSessionManagerOperational.

Не со всеми журналами Log Parser работает просто так ― к некоторым он не может получить доступ. В нашем случае просто скопируем журнал из %SystemRoot%System32WinevtLogsMicrosoft-Windows-TerminalServices-LocalSessionManager%4Operational.evtx в %temp%test.evtx.

Данные будем получать таким запросом:

SELECT timegenerated as Date, extract_token(strings, 0, ‘|’) as user, extract_token(strings, 2, ‘|’) as sourceip FROM ‘%temp%test.evtx’ WHERE EventID = 21 ORDER BY Date DESC

Смотрим, кто и когда подключался к нашему серверу терминалов.

Особенно удобно использовать Log Parser для работы с большим количеством файлов журналов ― например, в IIS или Exchange. Благодаря возможностям SQL можно получать самую разную аналитическую информацию, вплоть до статистики версий IOS и Android, которые подключаются к вашему серверу.

В качестве примера посмотрим статистику количества писем по дням таким запросом:

SELECT TO_LOCALTIME(TO_TIMESTAMP(EXTRACT_PREFIX(TO_STRING([#Fields: date-time]),0,’T’), ‘yyyy-MM-dd’)) AS Date, COUNT(*) AS FROM ‘C:Program FilesMicrosoftExchange ServerV15TransportRolesLogsMessageTracking*.LOG’ WHERE (event-id=’RECEIVE’) GROUP BY Date ORDER BY Date ASC

Если в системе установлены Office Web Components, загрузить которые можно в Центре загрузки Microsoft, то на выходе можно получить красивую диаграмму.

Выполняем запрос и открываем получившуюся картинку…

Любуемся результатом.

Следует отметить, что после установки Log Parser в системе регистрируется COM-компонент MSUtil.LogQuery. Он позволяет делать запросы к движку утилиты не только через вызов LogParser.exe, но и при помощи любого другого привычного языка. В качестве примера приведу простой скрипт PowerShell, который выведет 20 наиболее объемных файлов на диске С.

Ознакомиться с документацией о работе компонента можно в материале Log Parser COM API Overview на портале SystemManager.ru.

Благодаря этой возможности для облегчения работы существует несколько утилит, представляющих из себя графическую оболочку для Log Parser. Платные рассматривать не буду, а вот бесплатную Log Parser Studio покажу.

Интерфейс Log Parser Studio.

Основной особенностью здесь является библиотека, которая позволяет держать все запросы в одном месте, без россыпи по папкам. Также сходу представлено множество готовых примеров, которые помогут разобраться с запросами.

Вторая особенность ― возможность экспорта запроса в скрипт PowerShell.

В качестве примера посмотрим, как будет работать выборка ящиков, отправляющих больше всего писем:

Выборка наиболее активных ящиков.

При этом можно выбрать куда больше типов журналов. Например, в «чистом» Log Parser существуют ограничения по типам входных данных, и отдельного типа для Exchange нет ― нужно самостоятельно вводить описания полей и пропуск заголовков. В Log Parser Studio нужные форматы уже готовы к использованию.

Помимо Log Parser, с логами можно работать и при помощи возможностей MS Excel, которые упоминались в материале «Excel вместо PowerShell». Но максимального удобства можно достичь, подготавливая первичный материал при помощи Log Parser с последующей обработкой его через Power Query в Excel.

Приходилось ли вам использовать какие-либо инструменты для перелопачивания логов? Поделитесь в комментариях.

Свойства событий

Каждый столбец это определенное свойство события. Все эти свойства отлично описал Дмитрий Буланов здесь. Приведу скриншот. Для увеличения нажмите на него.

Устанавливать все столбцы в таблице не имеет смысла так как ключевые свойства отображаются в области просмотра. Если последняя у вас не отображается, то дважды кликнув левой кнопкой мышки на событие в отдельном окошке увидите его свойства

На вкладке Общие есть описание этой ошибки и иногда способ ее исправления. Ниже собраны все свойства события и в разделе Подробности дана ссылка на Веб-справку по которой возможно будет информация по исправлению ошибки.

Как открыть

Для запуска нажмите «Win+R», пропишите «control». Далее:

Другой способ

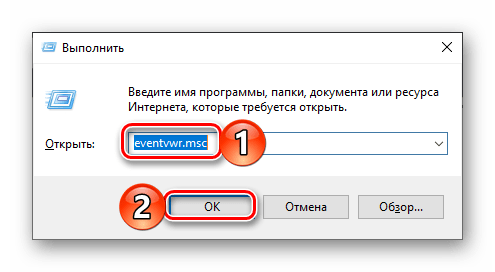

Нажмите (Win+R), пропишите «eventvwr.msc».

Откроется окно утилиты. Слева расположены журналы:

Средняя колонка отображает события. Правая — действия. Ниже — сведения о выбранной записи.

Работа происходит с разделом «Журналы», в который входят такие категории:

Событий в системе исчисляется десятками тысяч. Поэтому утилита для удобства предоставляет поиск по времени, коду источнику. Например, как увидеть системные ошибки? Нажмите по ссылке «Фильтр».

Отметьте пункты как на скриншоте:

Утилита отфильтрует записи.

Просмотрите сообщение:

Как использовать просмотр событий Windows для решения проблем с компьютером

05.06.2014 windows | для начинающих

Тема этой статьи — использование малознакомого большинству пользователей инструмента Windows: Просмотр событий или Event Viewer.

Для чего это может пригодиться? Прежде всего, если вы хотите сами разобраться что происходит с компьютером и решить различного рода проблемы в работе ОС и программ— данная утилита способна вам помочь, при условии, что вы знаете, как ее использовать.

Дополнительно на тему администрирования Windows

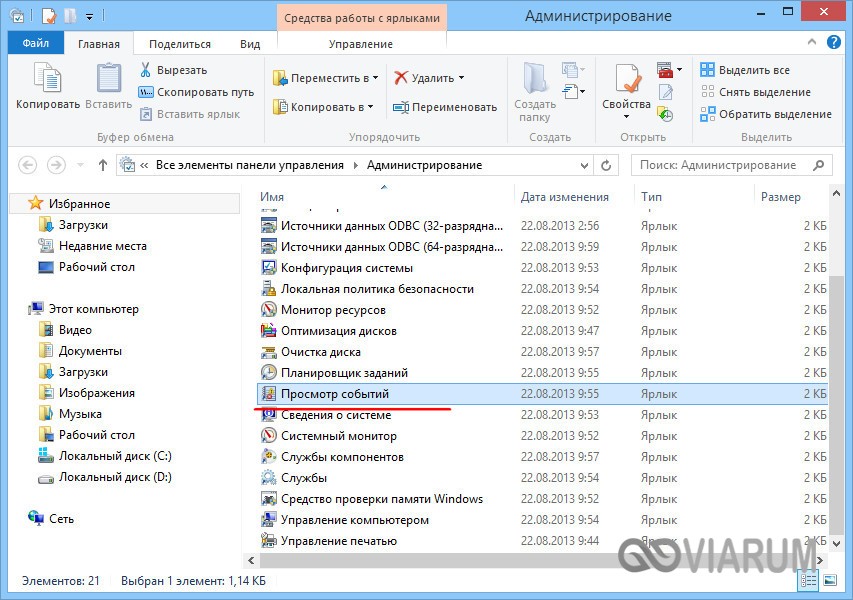

Как запустить программу Просмотра событий

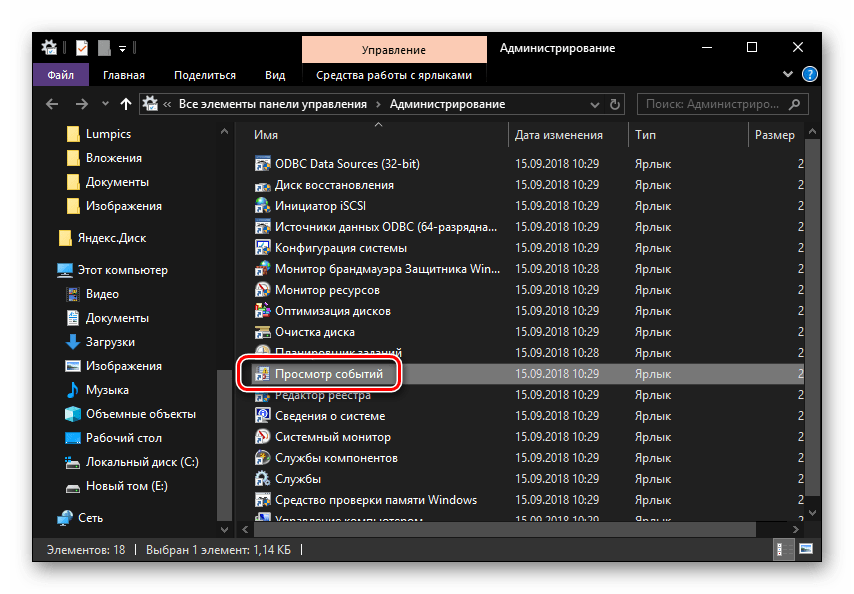

Чтобы осуществить запуск программы Просмотр событий нужно:

Также данная программа открывается через папку Администрирование в меню Пуск.

Важно знать, что все события распределены по категориям – к примеру, в категории Приложения размещены события приложений, в категории Система находятся системные новости. Если же на ПК настроен анализ событий безопасности (аудит событий входа в систему), то сообщения аудита поступают в категорию Безопасность.

Получить дополнительную информацию о событиях

Если вы хотите получить дополнительную информацию, предоставляемую средством просмотра событий Windows, вы можете посетить сайт EventID.net. EventID.net предоставляет базу данных, содержащую тысячи событий с соответствующими комментариями или статьями, предоставленными инженерами сайта, а также внешними сотрудниками.

Поиск может быть выполнен путём ввода идентификатора события, источника или одного или нескольких ключевых слов.

Источник

Содержание

- Просмотр событий в Виндовс 10

- Способ 1: «Панель управления»

- Способ 2: Окно «Выполнить»

- Способ 3: Поиск по системе

- Создание ярлыка для быстрого запуска

- Заключение

- Вопросы и ответы

«Просмотр событий» — один из множества стандартных инструментов Виндовс, предоставляющий возможность просмотра всех событий, происходящих в среде операционной системы. В числе таковых всевозможные неполадки, ошибки, сбои и сообщения, связанные как непосредственно с ОС и ее компонентами, так и сторонними приложениями. О том, как в десятой версии Windows открыть журнал событий с целью его дальнейшего использования для изучения и устранения возможных проблем, пойдет речь в нашей сегодняшней статье.

Существует несколько вариантов открытия журнала событий на компьютере с Windows 10, но в целом все они сводятся к ручному запуску исполняемого файла или его самостоятельному поиску в среде операционной системы. Расскажем подробнее о каждом из них.

Способ 1: «Панель управления»

Как понятно из названия, «Панель» предназначена для того, чтобы управлять операционной системой и входящими в ее состав компонентами, а также быстрого вызова и настройки стандартных инструментов и средств. Неудивительно, что с помощью этого раздела ОС можно вызвать в том числе и журнал событий.

Читайте также: Как открыть «Панель управления» в Виндовс 10

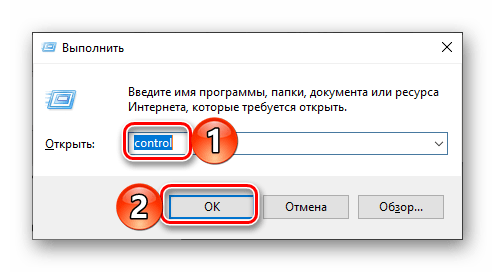

- Любым удобным способом откройте «Панель управления». Например, нажмите на клавиатуре «WIN+R», введите в строку открывшегося окна выполнить команду «control» без кавычек, нажмите «ОК» или «ENTER» для запуска.

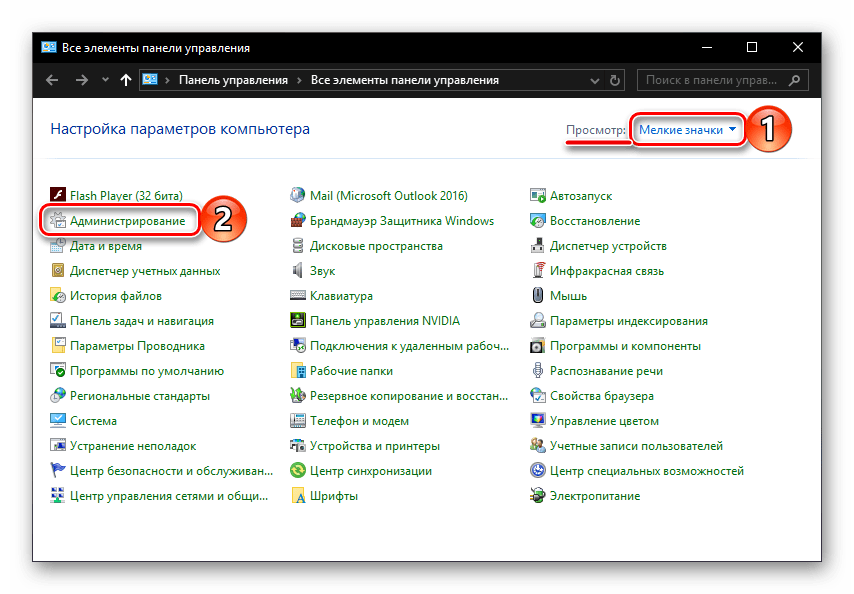

- Найдите раздел «Администрирование» и перейдите в него, кликнув левой кнопкой мышки (ЛКМ) по соответствующему наименованию. Если потребуется, предварительно измените режим просмотра «Панели» на «Мелкие значки».

- Отыщите в открывшейся директории приложение с наименованием «Просмотр событий» и запустите его двойным нажатием ЛКМ.

Журнал событий Windows будет открыт, а значит, вы сможете перейти к изучению его содержимого и использованию полученной информации для устранения потенциальных проблем в работе операционной системы либо же банальному изучению того, что происходит в ее среде.

Способ 2: Окно «Выполнить»

И без того простой и быстрый в своем выполнении вариант запуска «Просмотра событий», который нами был описан выше, при желании можно немного сократить и ускорить.

- Вызовите окно «Выполнить», нажав на клавиатуре клавиши «WIN+R».

- Введите команду «eventvwr.msc» без кавычек и нажмите «ENTER» или «ОК».

- Журнал событий будет открыт незамедлительно.

Способ 3: Поиск по системе

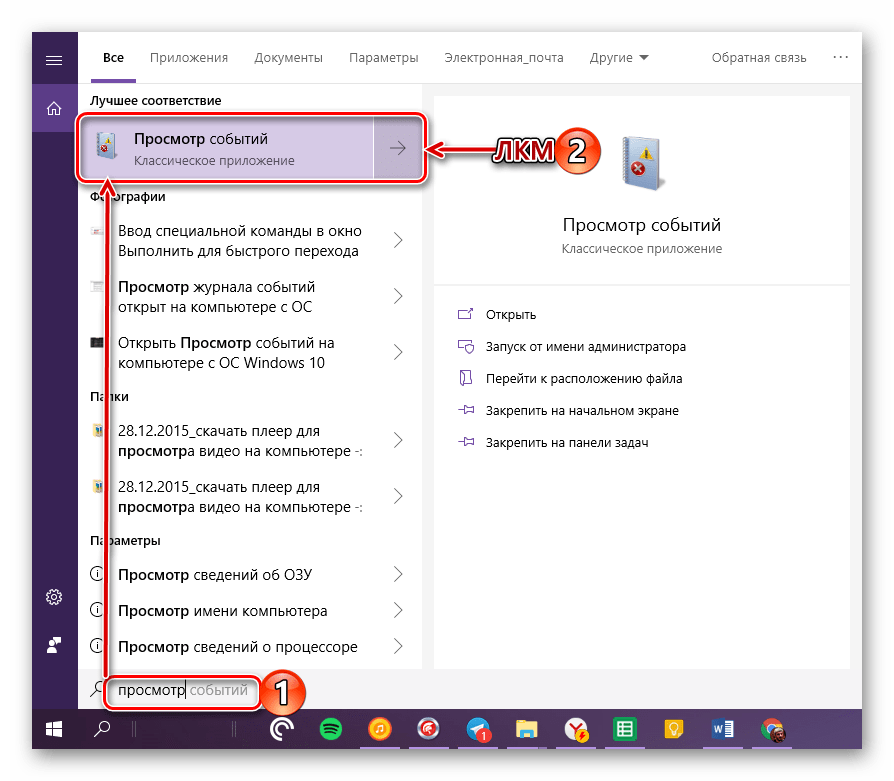

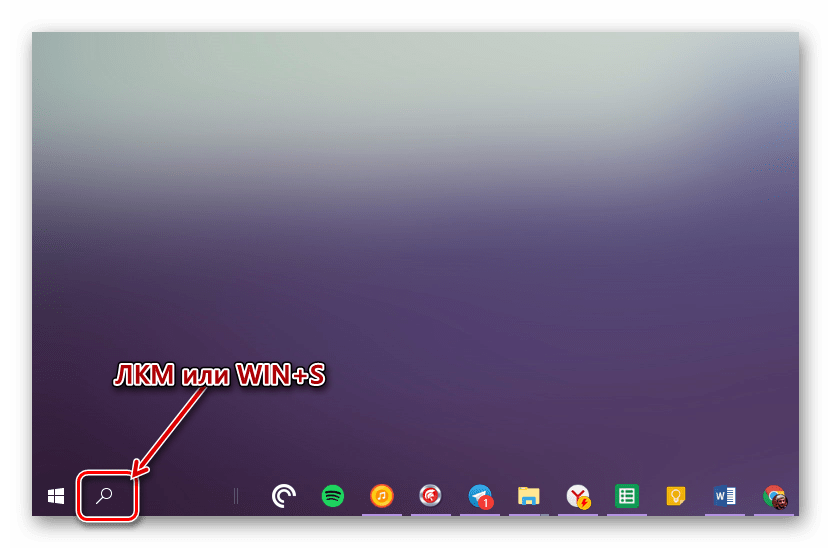

Функцию поиска, которая в десятой версии Виндовс работает особенно хорошо, тоже можно использовать для вызова различных системных компонентов, и не только их. Так, для решения нашей сегодняшней задачи необходимо выполнить следующее:

- Нажмите по значку поиска на панели задач левой кнопкой мышки или воспользуйтесь клавишами «WIN+S».

- Начните вводить в поисковую строку запрос «Просмотр событий» и, когда увидите в перечне результатов соответствующее приложение, кликните по нему ЛКМ для запуска.

- Это откроет журнал событий Windows.

Читайте также: Как сделать панель задач в Виндовс 10 прозрачной

Создание ярлыка для быстрого запуска

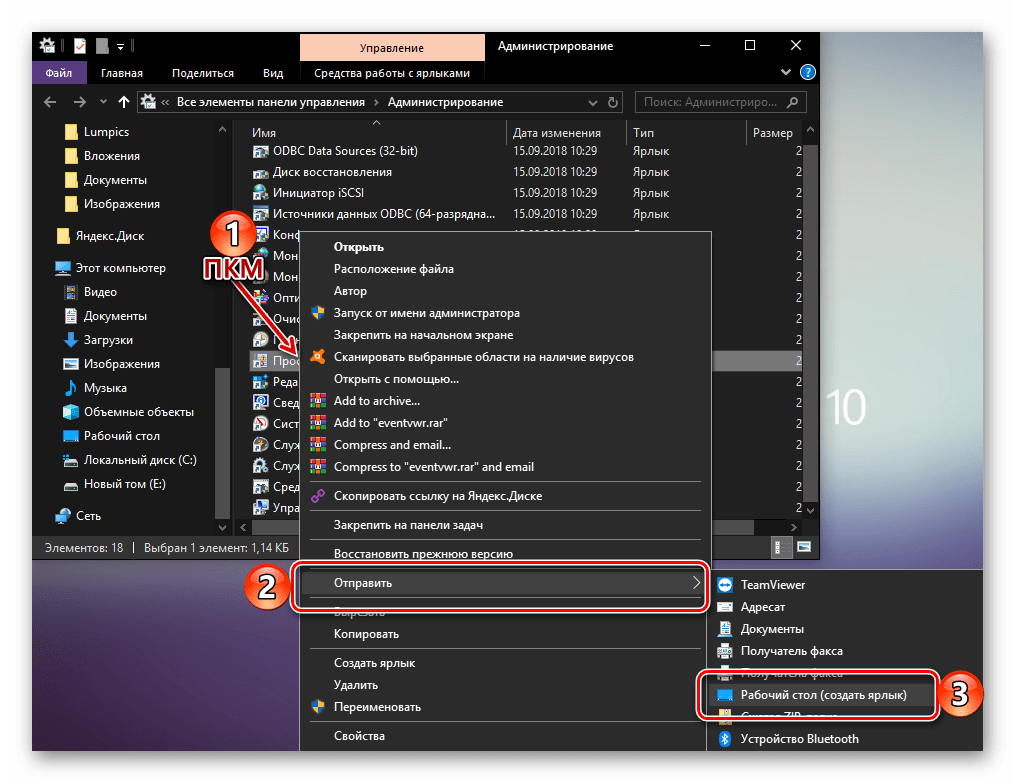

Если вы планируете часто или хотя бы время от времени обращаться к «Просмотру событий», рекомендуем создать на рабочем столе его ярлык – это поможет ощутимо ускорить запуск необходимого компонента ОС.

- Повторите шаги 1-2, описанные в «Способе 1» данной статьи.

- Отыскав в списке стандартных приложений «Просмотр событий», кликните по нему правой кнопкой мышки (ПКМ). В контекстном меню выберите поочередно пункты «Отправить» — «Рабочий стол (создать ярлык)».

- Сразу же после выполнения этих простых действий на рабочем столе Windows 10 появится ярлык под названием «Просмотр событий», который и можно использовать для открытия соответствующего раздела операционной системы.

Читайте также: Как создать ярлык «Мой компьютер» на рабочем столе Виндовс 10

Заключение

Из этой небольшой статьи вы узнали о том, как на компьютере с Windows 10 можно посмотреть журнал событий. Сделать это можно с помощью одного из трех рассмотренных нами способов, но если к данному разделу ОС приходится обращаться довольно часто, рекомендуем создать ярлык на рабочем столе для его быстрого запуска. Надеемся, данный материал был полезен для вас.

Еще статьи по данной теме:

Помогла ли Вам статья?

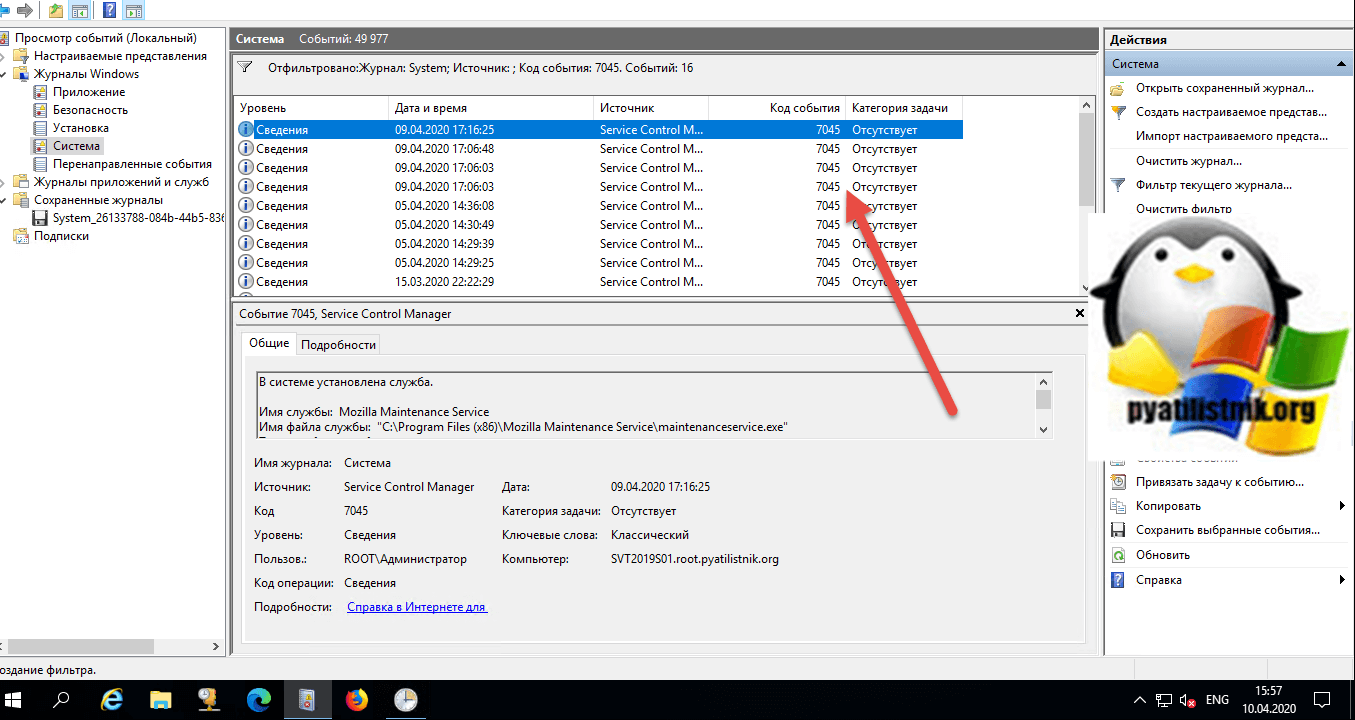

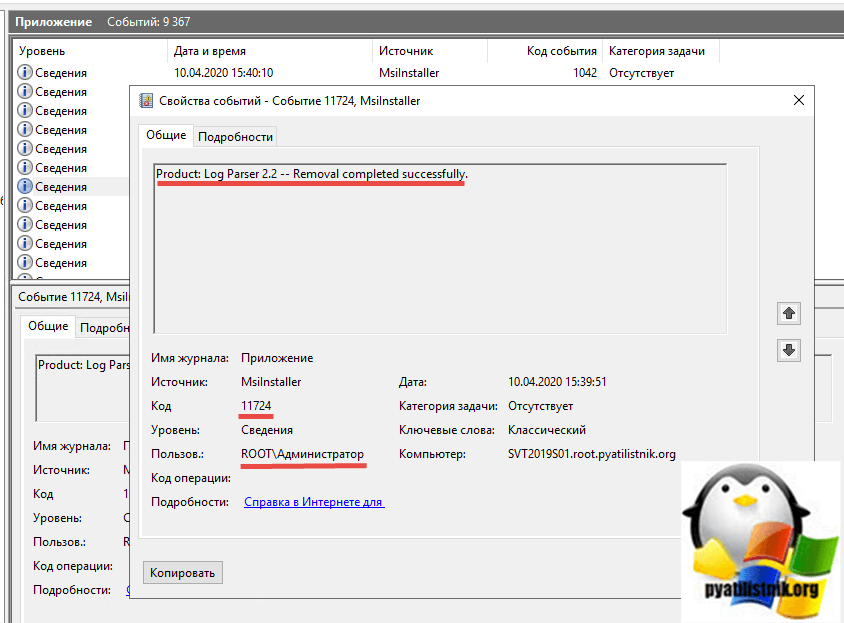

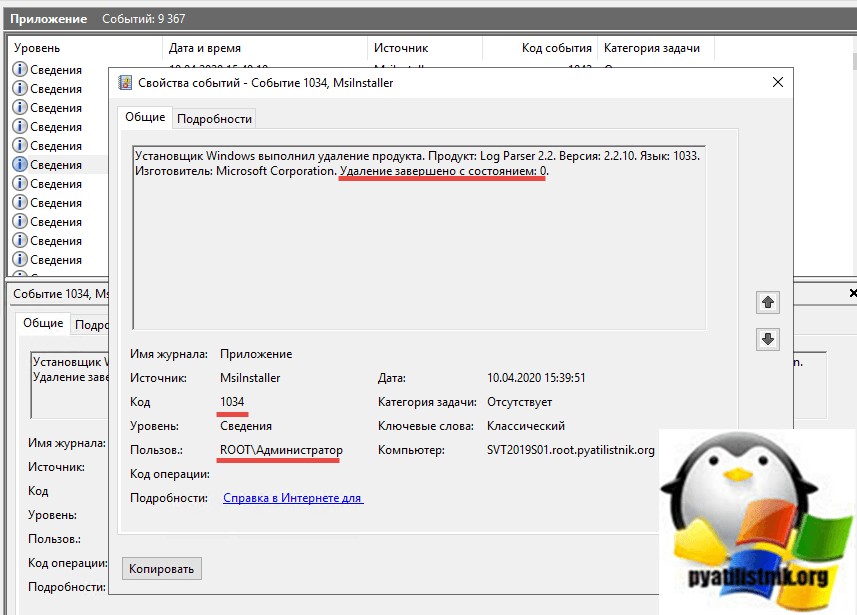

Добрый день! Уважаемые читатели и гости одного из крупнейших IT блогов в рунете Pyatilistnik.org. В прошлый раз я вас научил определять кто именно перезагрузил сервер, это полезный навык при расследовании инцидентов. Бывают ситуации, что на сервер используют большое количество пользователей с одинаковыми правами, и вдруг куда-то пропадает одна из программ, вы видите что ее нет, логично, что нужно выяснить кто именно удалил программу. Вот этим мы и займемся, я вас научу получать информацию, кто установил или удалил программу в Windows.

Как узнать кто установил программу и когда

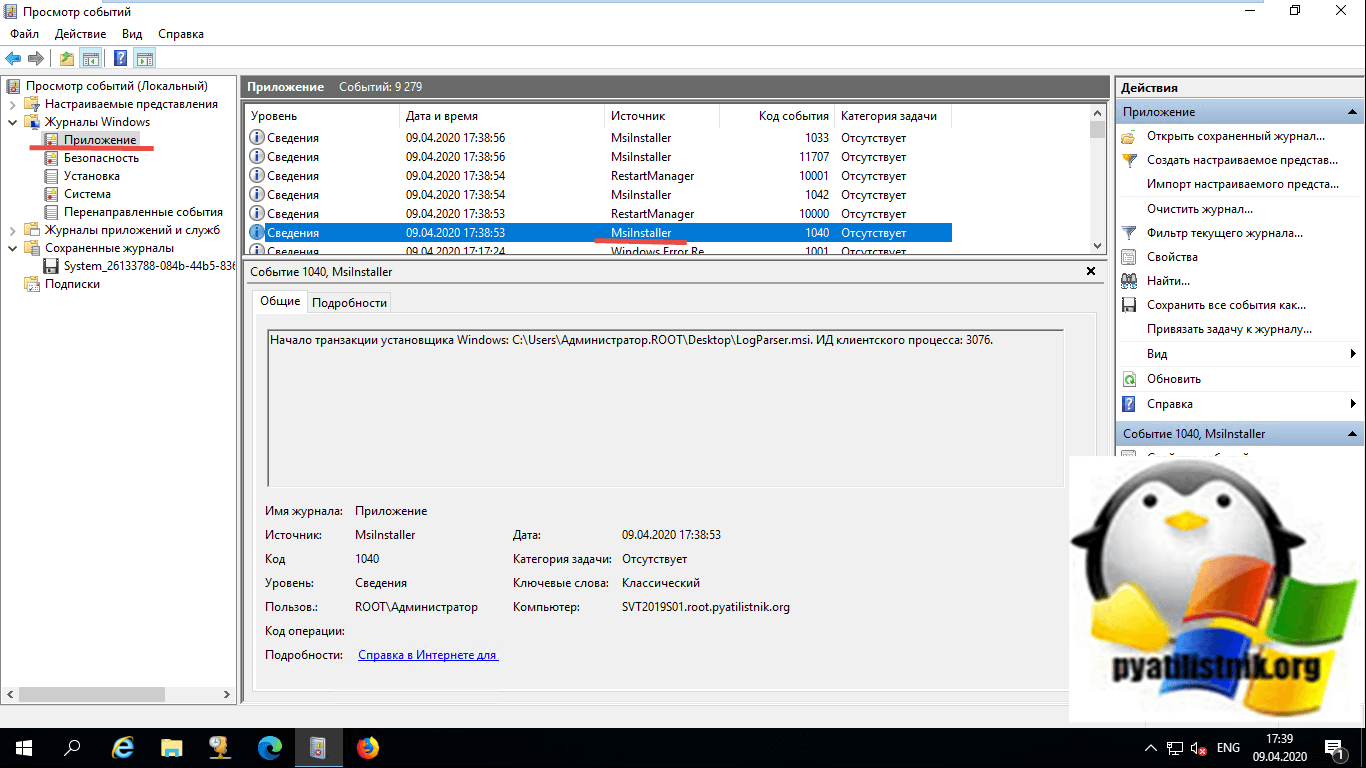

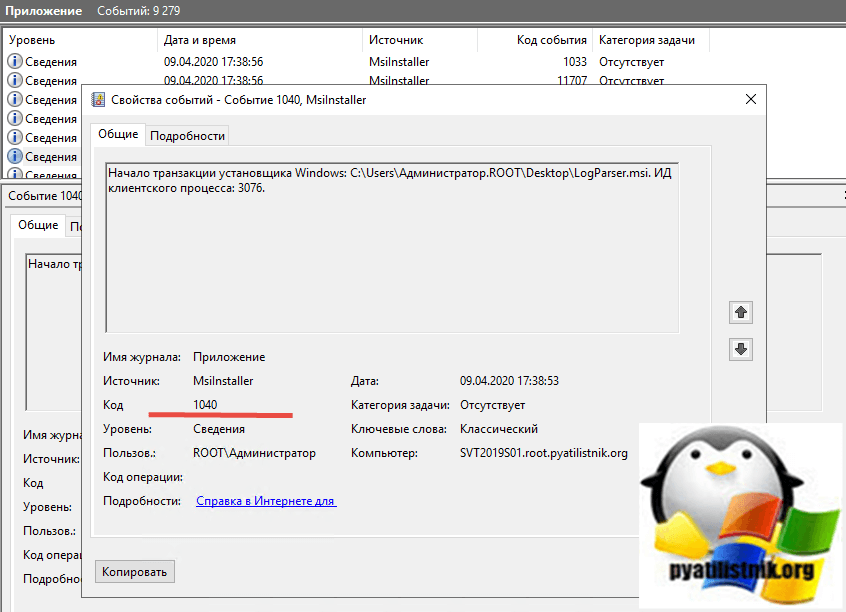

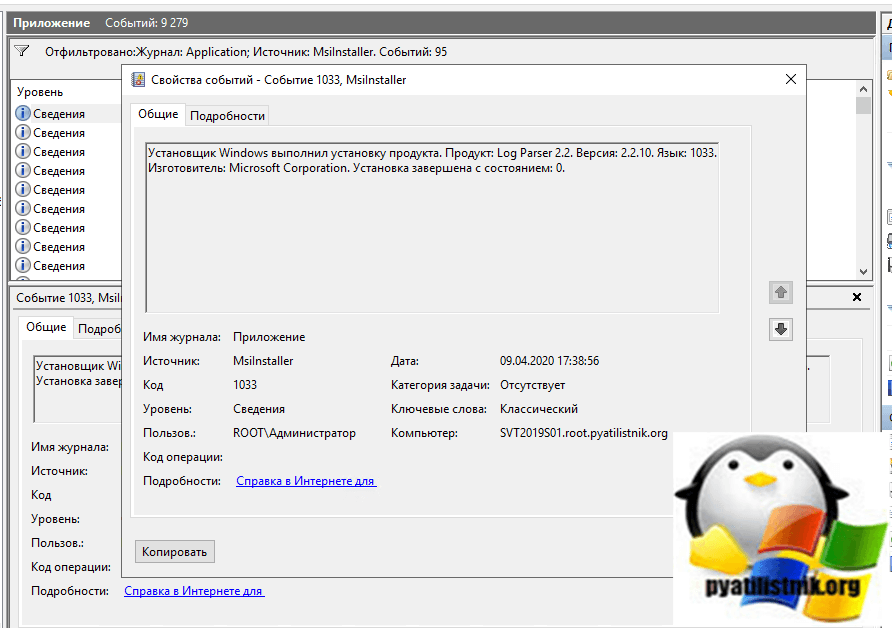

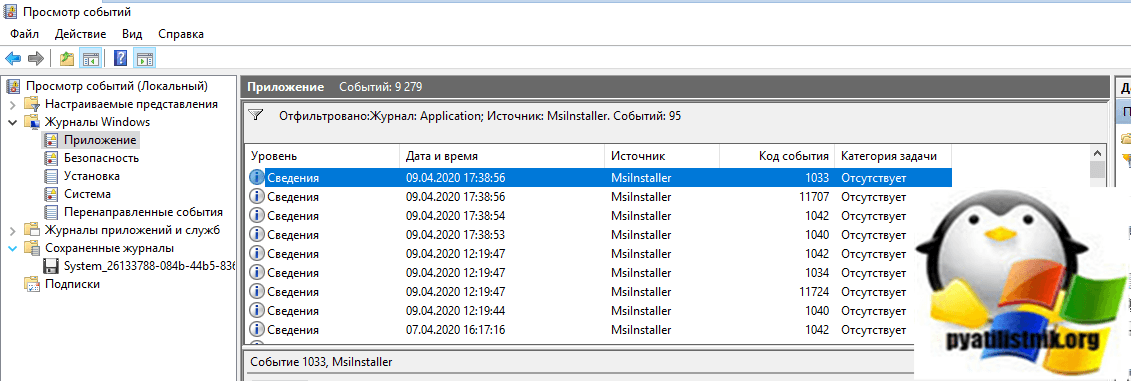

И так у меня есть тестовый сервер с операционной системой Windows Server 2019 и я на него в качестве демонстрации буду устанавливать Microdoft Edge Chromium, FireFox Mozilla, а так же LogParser. Все события, что генерируются в операционной системе Windows появляются в просмотре событий, это лог файлы разбитые по журналам.

первое это событие с ID 1040 покажет вам начало установки программы:

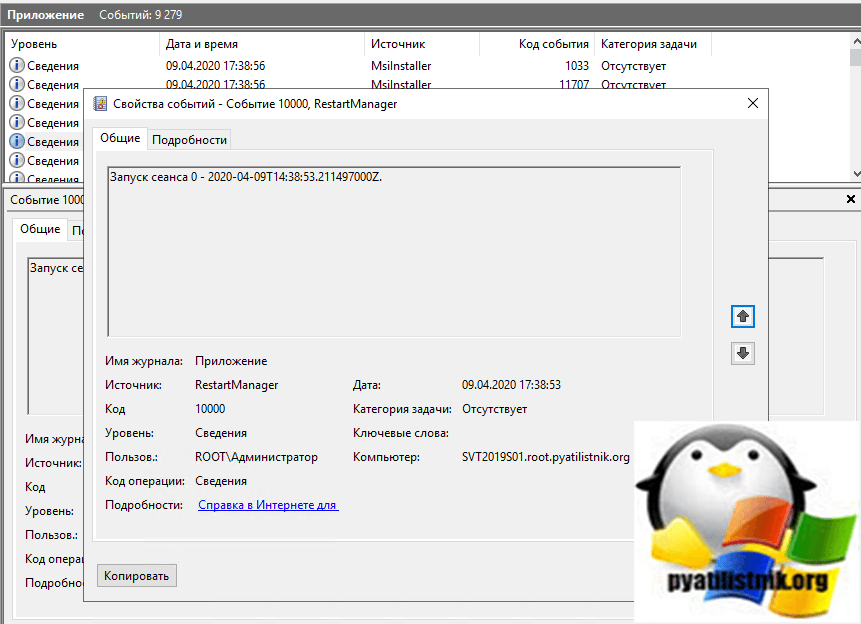

Далее идет сообщение с кодом ID 10000.

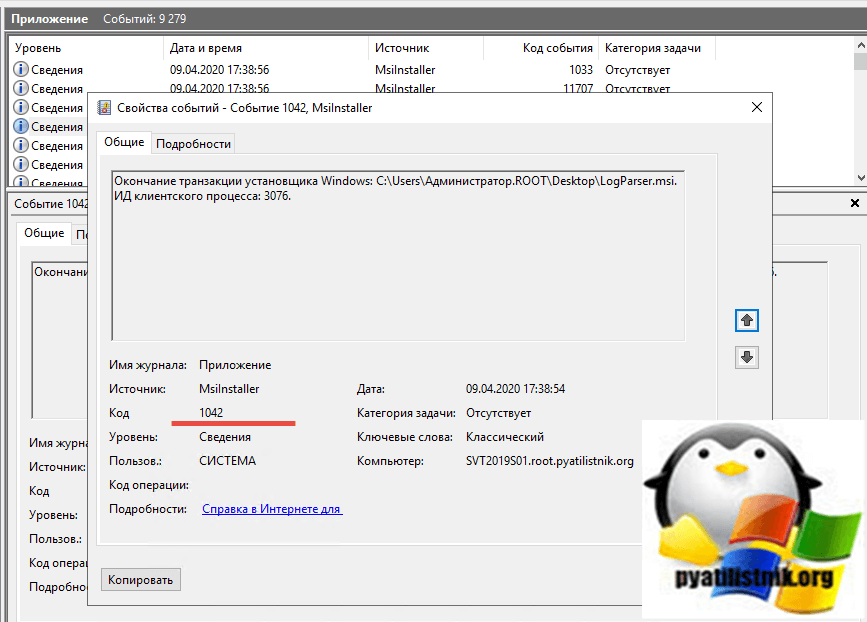

Далее вы увидите событие, где заканчивается установка программы ID 1042

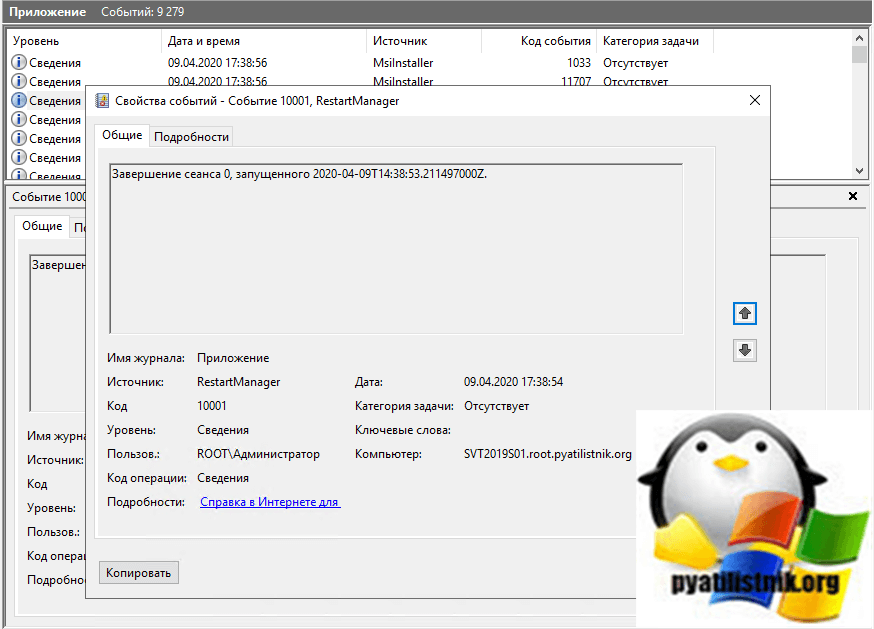

Завершается сеанс событием с кодом ID 10001

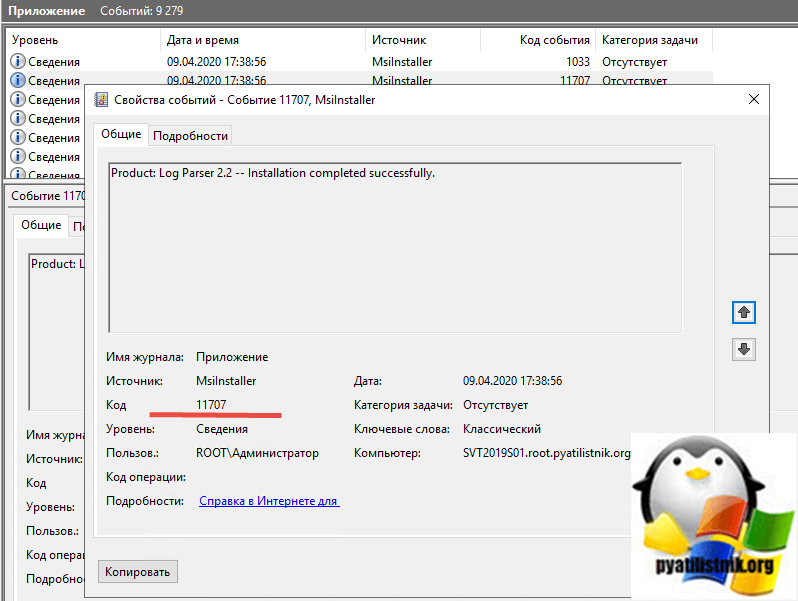

И заканчивается установка программы событием с кодом ID 11707

Иногда вы можете увидеть событие с ID 1033.

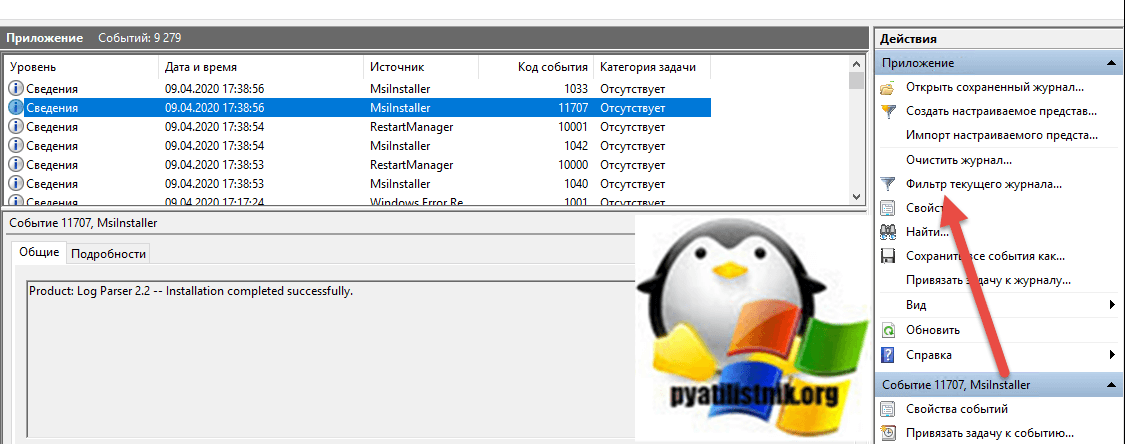

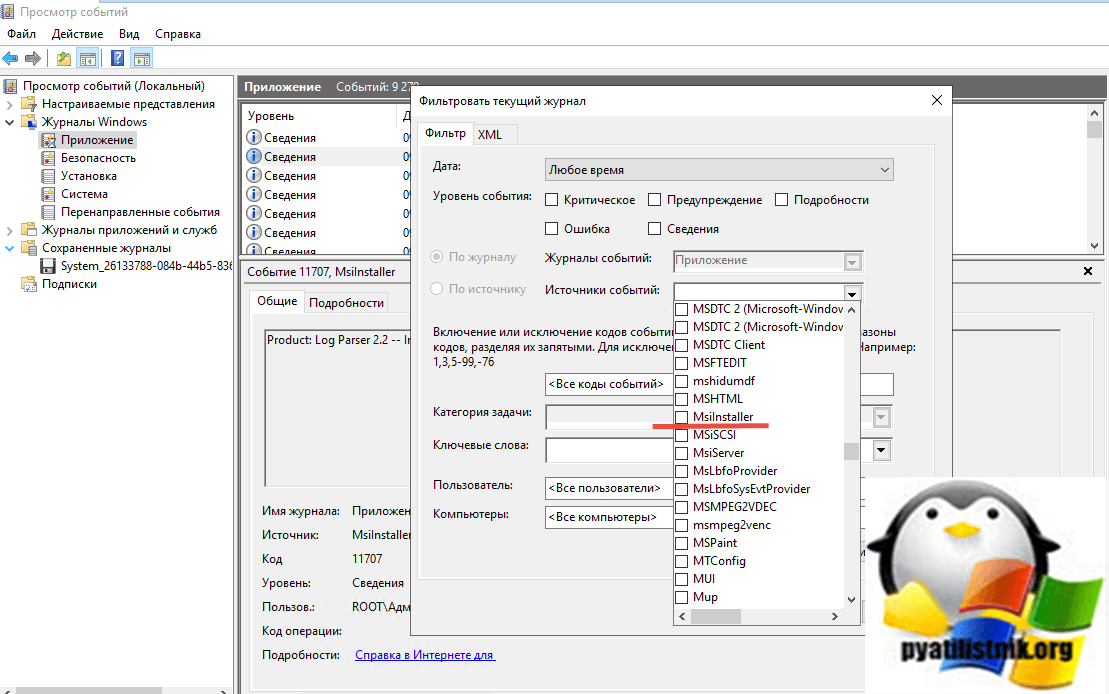

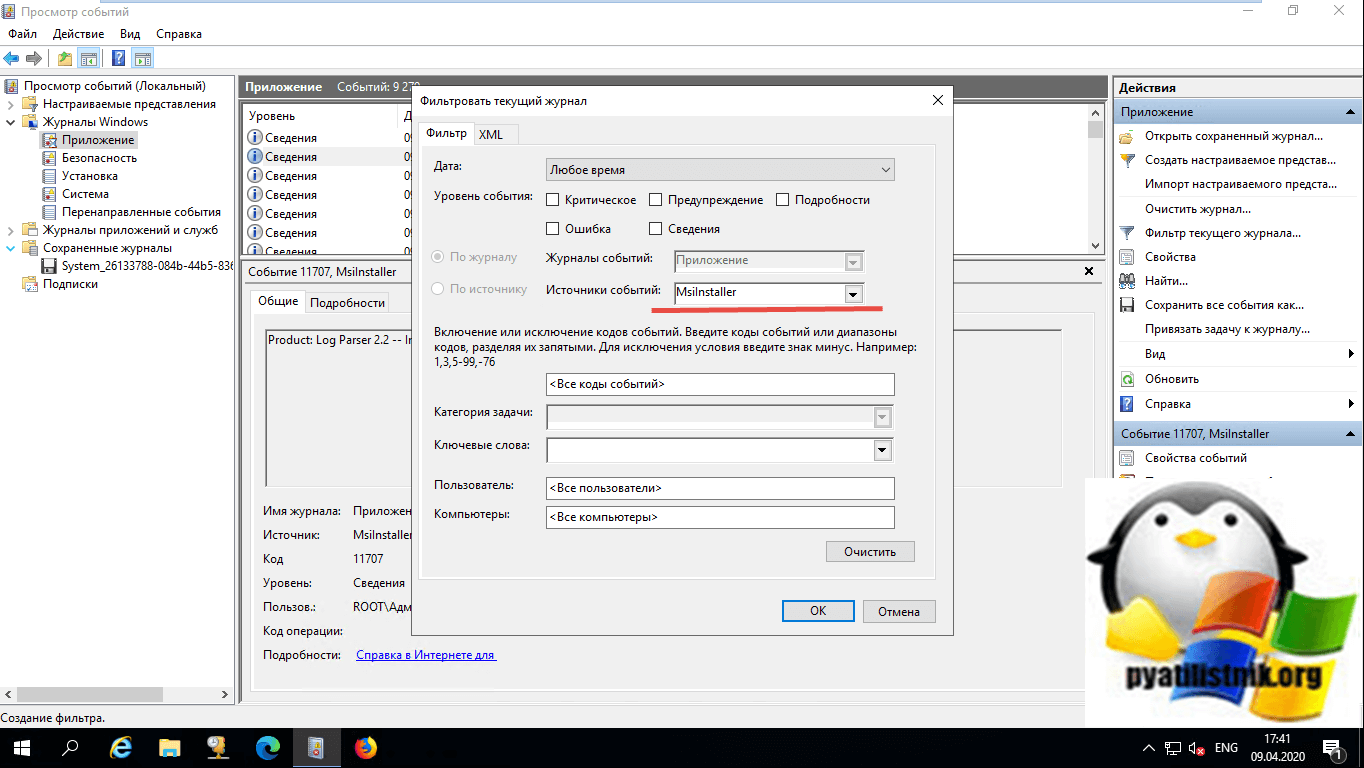

Если вы внимательны, то можете обратить внимание, что источником событий тут выступает MsiInstaller. Зная это вы легко можете произвести фильтрацию. Для этого в правой части найдите пункт «Фильтр текущего журнала»

В источниках событий выберите из выпадающего списка пункт MsiInstaller.

В итоге у меня получилось вот так.

Теперь когда события отфильтрованы по источнику MsiInstaller, вам будет еще легче найти кто установил, что установил и когда. В моем примере это сделал ROOTАдминистратор.

Так же событие ID 11707 с пользователем «SYSTEM (СИСТЕМА)» вы можете обнаружить, когда люди используют «Software Store» в SCCM

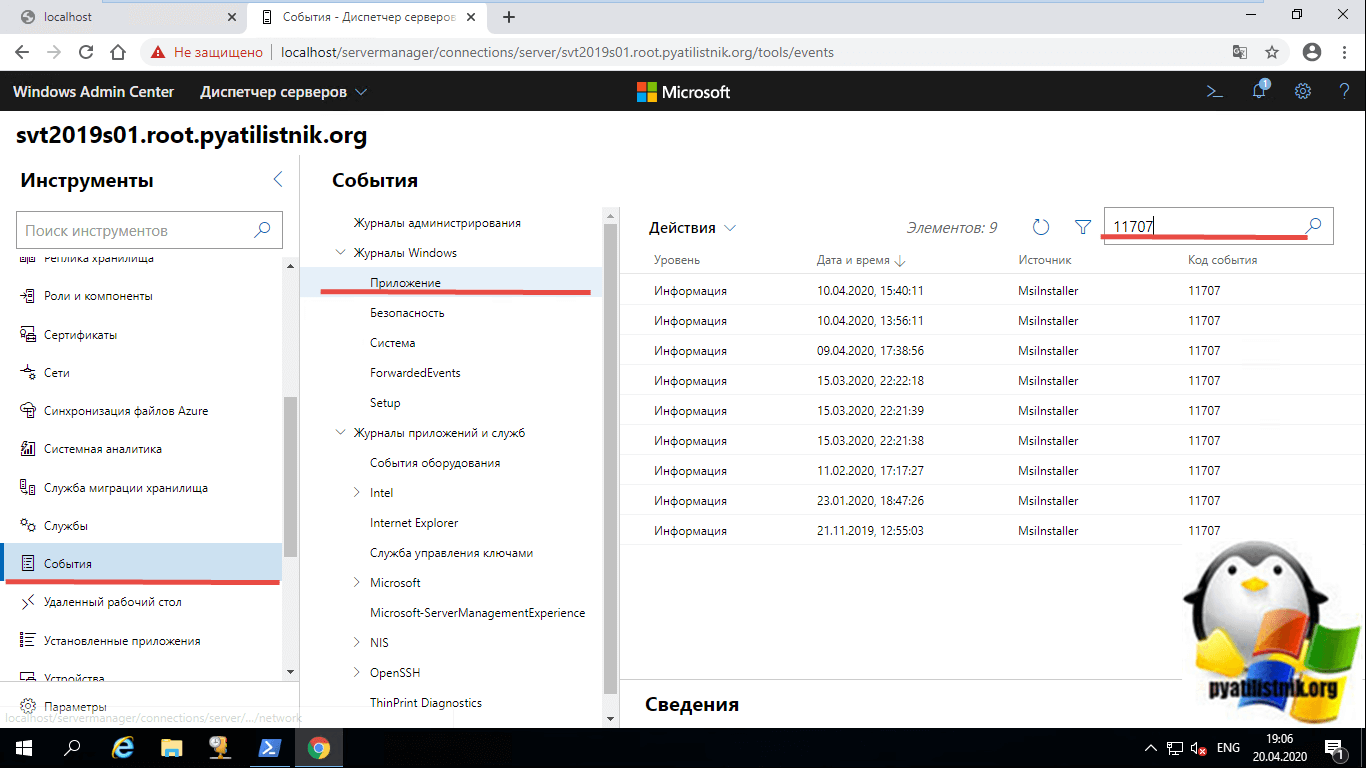

Если вы любите веб интерфейс, то должны уже использовать Windows Admin Center, в котором вы легко можете с любого устройства подключиться к просмотру событий нужного сервера и посмотреть необходимые события.

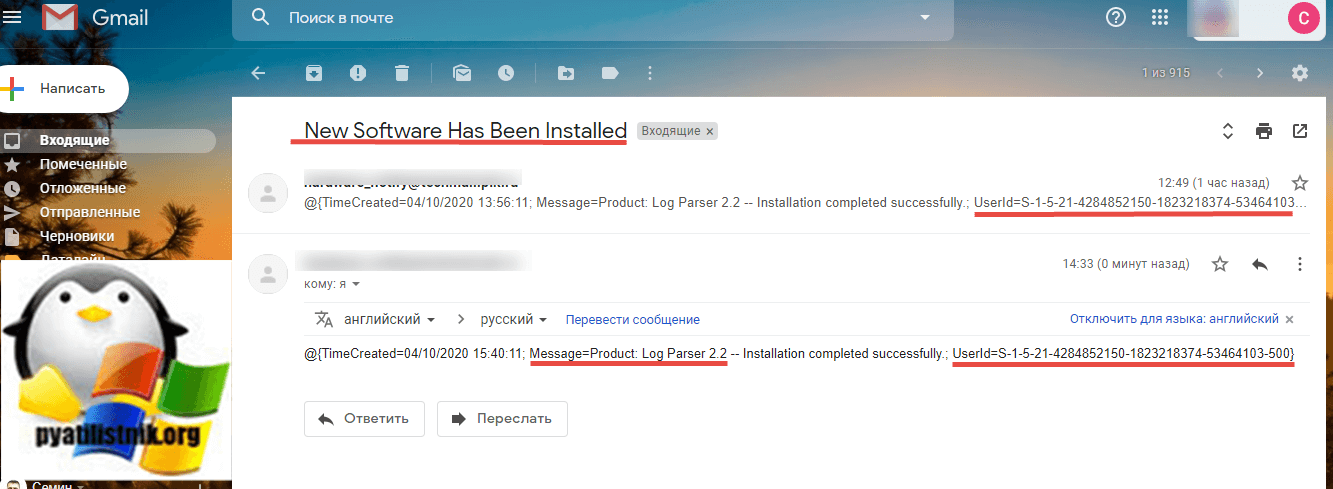

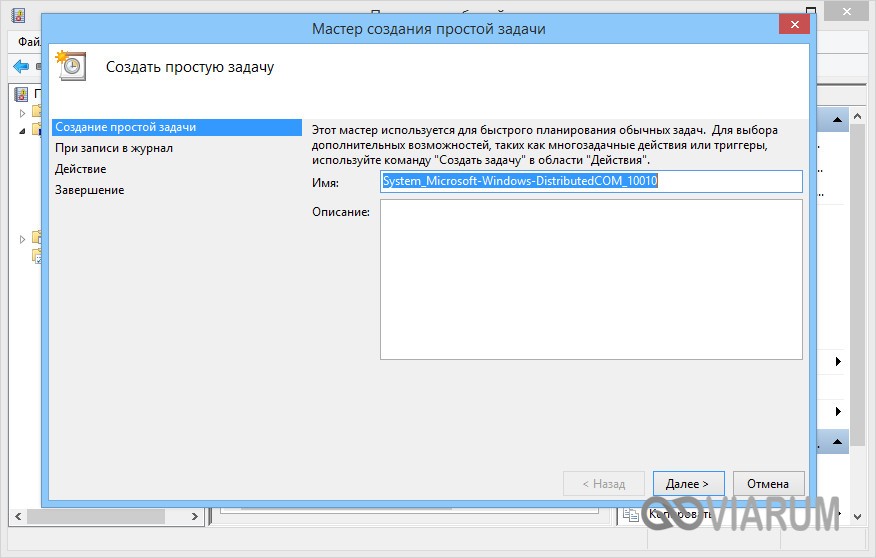

Автоматизация оповещения по событиям 11707

Теперь когда вы знаете, как находить события по установке программ в системах семейства Windows, вам нужно автоматизировать данный процесс. Например, получать по почте, кто установил, где и что. В этом нам поможет конечно же PowerSell. Смысл автоматизации состоит в том, что вы на нужном сервере создаете задание в планировщике Windows, где будет запускаться скрипт PowerShell. Я вам приведу два скрипта, первый тот, что гуляет на просторах интернета.

Тут главное заполнить:

В результате вы получите письмо вот такого содержания:

Тут два недостатка, во первых вы не видите, где был установлен новый софт, понятно, что можно на каждом сервере, где выполняется скрипт писать свою тему, но это не так удобно. Во вторых у вас в место имени пользователя идет SID, который потом нужно конвертировать в понятное имя.

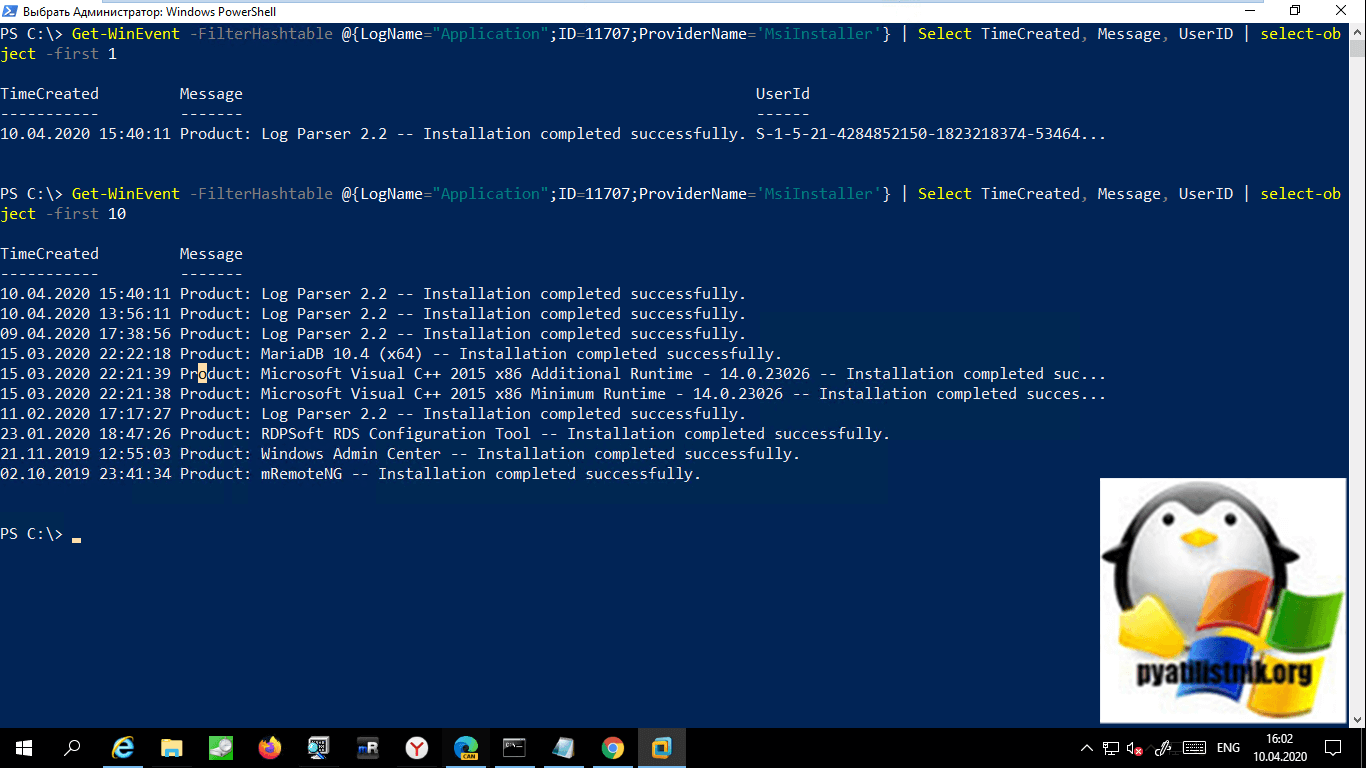

Так же вам никто не запрещает просто открыть PowerShell и ввести не сложный код:

Как найти события установки программ не методом MsiInstaller

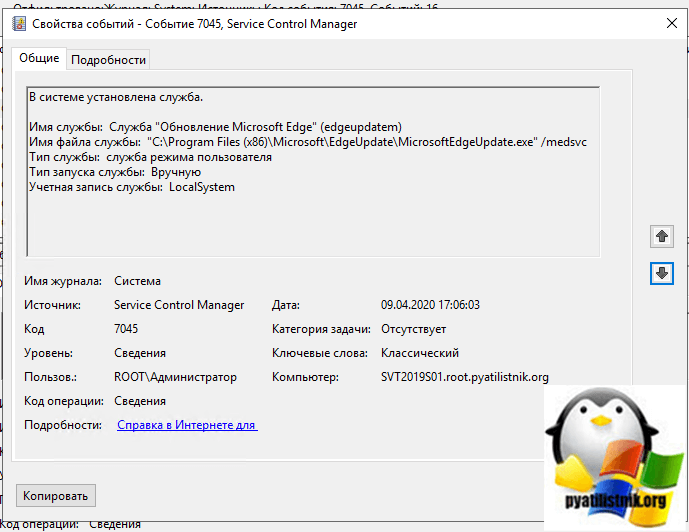

Как я и писал выше не все инсталляторы программ используют метод MsiInstaller, например при установке Edge Chrome или Mozilla Firefox, вы в журнале «Приложение» не обнаружите события с кодом ID 11707. В таком случае вам нужно перейти в журнал «СИСТЕМА (SYSTEM)» и сразу отфильтровать события по номеру ID 7045.

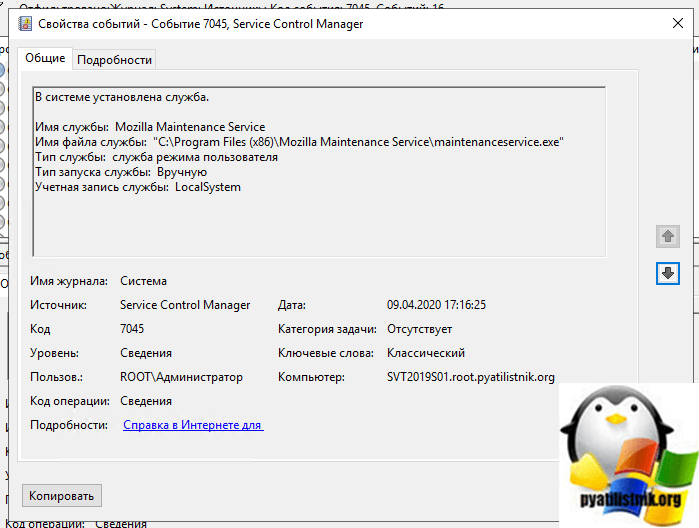

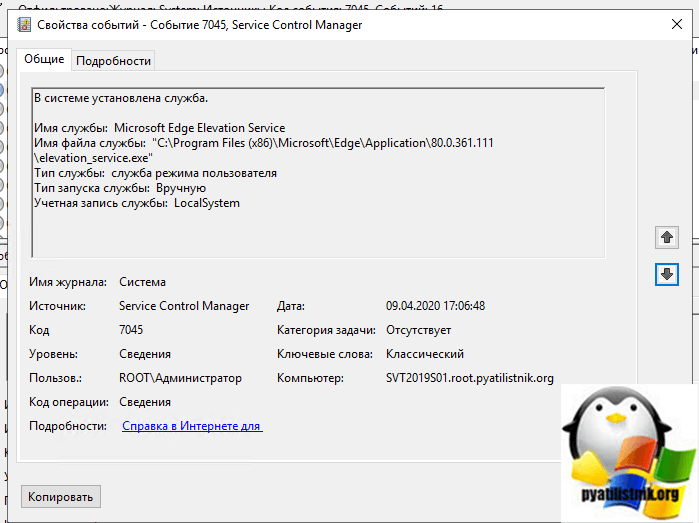

Выглядит событие ID 7045 вот так:

Имя службы: Mozilla Maintenance Service

Имя файла службы: «C:Program Files (x86)Mozilla Maintenance Servicemaintenanceservice.exe»

Тип службы: служба режима пользователя

Тип запуска службы: Вручную

Учетная запись службы: LocalSystem

Имя службы: Microsoft Edge Elevation Service

Имя файла службы: «C:Program Files (x86)MicrosoftEdgeApplication80.0.361.111elevation_service.exe»

Тип службы: служба режима пользователя

Тип запуска службы: Вручную

Учетная запись службы: LocalSystem

Как узнать кто удалил программу с сервера или компьютера

По аналогии с установкой, процесс деинсталляции или как его еще называют удаление, генерирует свои события в журналах Windows. Если мы говорим, про источник MsiInstaller из журнала «Приложение (Application)», то нам нужно фильтровать события по ID 11724 и ID 1034.

Так же вы можете спокойно использовать описанный выше скрипт и команду PowerShell, для автоматизации оповещения, о удалении программы.

Дополнительно

Хочу отметить, что существует ряд платных программ которые специализируются на аудите событий в Windows системах, например netwrix и им подобные, где вы так же легко сможете получать всю информацию, о том кто и когда установил программу, или кто и когда ее удалил.

Источник

Windows Файлы журналов и журналы событий программы установки

Windows® программа установки создает файлы журналов для всех действий, которые выполняются во время установки. при возникновении проблем с установкой Windows просмотрите файлы журнала, чтобы устранить неполадки установки.

Windows Файлы журналов установки доступны в следующих каталогах:

Расположение журнала перед тем, как программа установки сможет получить доступ к диску.

Расположение журнала при откате установки в случае неустранимой ошибки.

Расположение журнала действий установки после настройки диска.

Используется для регистрации самонастраивающийся установки устройств.

Расположение дампа памяти при проверке наличия ошибок.

Расположение дампов журнала для проверок ошибок.

Расположение журналов Sysprep.

Windows Журналы событий установки

Windows программа установки включает возможность просмотра событий производительности программа установки Windows в средстве просмотра журнала событий Windows. это позволяет упростить проверку действий, произошедших во время программа установки Windows, а также просматривать статистику производительности для различных частей программа установки Windows. Можно отфильтровать журнал так, чтобы просмотреть только нужные элементы. программа установки Windows события производительности сохраняются в файл журнала с именем Setup. etl, который доступен в каталоге% WINDIR% пансер всех установок. для просмотра журналов необходимо использовать Просмотр событий, поставляемые с носителем Windows, который соответствует версии создаваемого образа.

чтобы просмотреть журналы на компьютере, который не содержит соответствующий набор, необходимо запустить сценарий из корневого каталога носителя, который устанавливает трассировку событий для поставщика Windows (ETW). В командной строке введите:

где D — буква диска Windows DVD-носителя.

просмотр журналов событий программа установки Windows

запустите Просмотр событий, разверните узел журналы Windows и выберите пункт система.

Содержимое файла журнала отображается в Просмотр событий.

Экспорт журнала в файл

Источник

Windows Vista, Windows 7, Windows Server 2008 R2, Windows 8.1 и Windows 10 расположения файлов журнала установки

В этой статье описывается, где найти эти файлы журналов и какие файлы журнала наиболее полезны для устранения неполадок на каждом этапе установки Windows 7, Windows Server 2008 R2 и Windows Vista.

Применяется к: Windows 10 — все выпуски, Windows Server 2019, Windows Server 2016

Исходный номер КБ: 927521

Введение

Windows файлы журнала установки находятся в разных расположениях на жестком диске. Эти расположения зависят от этапа установки.

Поддержка Windows Vista без установленных пакетов служб завершилась 13 апреля 2010 г. Чтобы продолжить получать обновления безопасности для Windows, убедитесь, что вы Windows Vista с Пакет обновления 2 (SP2). Дополнительные сведения см. в Windows поддержки XP.

Этап down-level

Этап downlevel — это этап Windows установки, запущенный в предыдущей операционной системе. В следующей таблице перечислены важные файлы журналов на этом этапе установки.

| Расположение файла журнала | Описание |

|---|---|

| Файл журнала | Описание | |

|---|---|---|

| C:WINDOWSsetupapi.log | Содержит сведения об изменениях устройств, изменениях драйверов и основных изменениях системы, таких как установки пакетов обслуживания и установки hotfix.

BTSourcesPantherPreGatherPnPList.log |

Содержит сведения о начальном захвате устройств, которые находятся в системе на этапе downlevel. |

Windows Этап среды предварительной оценки

Этап Windows среды предварительной настройки (Windows PE или WinPE) — это фаза установки Windows, которая происходит после перезагрузки в конце этапа downlevel или при запуске компьютера с помощью средства установки Windows. В следующей таблице перечислены важные файлы журналов на этом этапе установки.

BTSourcesPantherPreGatherPnPList.logСодержит сведения о начальном захвате устройств, которые находятся в системе на этапе downlevel.

Вы также можете увидеть файл журнала в X:WINDOWS каталоге. Файл Setupact.log в этом каталоге содержит сведения о ходе выполнения начальных параметров, выбранных на экране Windows установки. Экран Windows появляется при запуске компьютера с помощью Windows установки. После выбора Установки теперь с Windows на экране установки запускается Setup.exe, и этот файл журнала больше не используется.

Этап конфигурации в Интернете

Этап конфигурации в Интернете (первый этап загрузки) начинается после получения следующего сообщения:

Подождите минутку, Windows подготовиться к первому запуску.

На этом этапе устанавливается базовая поддержка оборудования. Если это установка обновления, данные и программы также переносят. В следующей таблице перечислены важные файлы журналов на этом этапе установки.

| Файл журнала | Описание |

|---|---|

| C:WINDOWSPANTHERsetupact.log | Содержит сведения о действиях установки во время установки. |

| C:WINDOWSPANTHERsetuperr.log | Содержит сведения об ошибках установки во время установки. |

| C:WINDOWSPANTHERmiglog.xml | Содержит сведения о структуре каталога пользователей. Эта информация включает идентификаторы безопасности (SID). |

| C:WINDOWSINFsetupapi.dev.log | Содержит сведения о устройствах Plug и Play и установке драйвера. |

| C:WINDOWSINFsetupapi.app.log | Содержит сведения об установке приложений. |

| C:WINDOWSPantherPostGatherPnPList.log | Содержит сведения о захвате устройств, которые находятся в системе после этапа конфигурации в Интернете. |

| C:WINDOWSPantherPreGatherPnPList.log | Содержит сведения о начальном захвате устройств, которые находятся в системе на этапе downlevel. |

Windows Фаза приветствия

Этап Windows Welcome включает в себя следующие параметры и события:

Этап Windows является завершаемой фазой установки перед тем, как пользователь войт. В следующей таблице перечислены важные файлы журналов на этом этапе установки.

| Файл журнала | Описание |

|---|---|

| C:WINDOWSPANTHERsetupact.log | Содержит сведения о действиях установки во время установки. |

| C:WINDOWSPANTHERsetuperr.log | Содержит сведения об ошибках установки во время установки. |

| C:WINDOWSPANTHERmiglog.xml | Содержит сведения о структуре каталога пользователей. Эта информация включает идентификаторы безопасности (SID). |

| C:WINDOWSINFsetupapi.dev.log | Содержит сведения о устройствах Plug и Play и установке драйвера. |

| C:WINDOWSINFsetupapi.app.log | Содержит сведения об установке приложений. |

| C:WINDOWSPantherPostGatherPnPList.log | Содержит сведения о захвате устройств, которые находятся в системе после этапа конфигурации в Интернете. |

| C:WINDOWSPantherPreGatherPnPList.log | Содержит сведения о начальном захвате устройств, которые находятся в системе на этапе downlevel. |

| C:WINDOWSPerformanceWinsatwinsat.log | Содержит сведения о результатах тестирования Windows system Assessment Tool. |

Этап отката

Если установка Windows сбой, и вы успешно откатили установку на предыдущий рабочий стол операционной системы, существует несколько файлов журнала, которые можно использовать для устранения неполадок. В следующей таблице перечислены важные файлы журналов на этом этапе.

Источник

Файлы журналов программы установки Windows

Установка Windows® создает файлы журналов для всех действий, выполняемых во время установки. При наличии проблем с установкой Windows просмотрите файлы журналов для поиска и устранения неполадок.

Файлы журналов установки Windows сохраняются в следующих каталогах:

Местоположение журнала перед доступом установки к диску.

Расположение журнала при откате установки в случае неустранимой ошибки.

Расположение журнала действий установки после настройки диска.

Используется для регистрирования установок устройств Plug and Play.

Местоположение дампа памяти для проверки на ошибки.

Местоположение зарегистрированных мини-дампов для проверки на ошибки.

Местоположение журналов программы Sysprep.

Журналы событий установки Windows

Установка Windows теперь позволяет просматривать события производительности установки Windows в средстве просмотра журнала событий Windows. Это упрощает просмотр действий, выполненных во время установки Windows, и позволяет просматривать статистику производительности для различных компонентов установки Windows. Для просмотра только необходимых записей в журнале можно использовать фильтр. Дополнительные сведения о средстве просмотра событий см. на данном веб-сайте Майкрософт (страница может быть на английском языке).

События производительности установки Windows регистрируются в файле журнала с именем Setup.etl, который находится в каталоге %WINDIR%Panther всех установок Windows® 7.

Чтобы просмотреть эти журналы, необходимо воспользоваться средством просмотра событий в Windows 7, Windows Vista®, Windows Server® 2008 или Windows Server® 2008 R2.

Чтобы просмотреть эти журналы на компьютере под управлением Windows Vista без Windows AIK 2.0 или Windows OPK 2.0, необходимо из корневого каталога носителя с Windows 7 или Windows Server 2008 R2 запустить сценарий, который устанавливает поставщика отслеживания событий Windows. В командной строке введите:

Просмотр журналов событий установки Windows

Экспорт журнала в файл

Для сохранения журнала в XML- или текстовый файл введите в командной строке команду Wevtutil или Tracerpt. Дополнительные сведения об этих программах см. в справке командной строки. В следующих примерах показано, как можно использовать эти программы:

Источник

Adblock

detector

| Расположение файла журнала | Описание |

|---|---|

Windows включает службу ведения журнала, активируемую реестром, для помощи в диагностике проблем с установщиком Windows. В сегодняшней публикации мы опишем шаги по включению этой службы ведения журнала установщика Windows в Windows 10. Установщик Windows — это стандартная технология Microsoft для развертывания приложений. Он предлагает формат для упаковки приложения и механизм для распаковки и установки приложения. Пакеты MSI используются вместо проприетарных систем установки, что позволяет вашему установщику работать на любой платформе Windows от Windows 95 до Windows 10.

Установщик Windows может использовать ведение журнала, чтобы помочь в устранении проблем с установкой пакетов программного обеспечения. Это ведение журнала включается путем добавления ключей и значений в реестр. После того, как записи были добавлены и включены, вы можете повторить попытку установки проблемы, и установщик Windows будет отслеживать прогресс и размещать его в папке Temp. Имя файла нового журнала случайное. Однако первые буквы — «Msi», а имя файла имеет расширение «.log:». Чтобы найти папку Temp, введите в командной строке следующую строку:

cd %temp%

Вы можете включить ведение журнала установщика Windows вручную одним из двух способов:

- Через редактор реестра

- Через редактор локальной групповой политики.

Теперь давайте посмотрим на обе процедуры.

1]Включить ведение журнала установщика Windows через редактор реестра.

Поскольку это операция реестра, рекомендуется создать резервную копию реестра или создать точку восстановления системы в качестве меры предосторожности на случай, если процедура пойдет не так.

После того, как вы выполнили любое из вышеперечисленных действий, вы можете действовать следующим образом.

- Запустите редактор реестра (нажмите клавишу Windows и введите regedit, затем нажмите Enter).

- Перейдите к следующему разделу реестра:

HKEY_LOCAL_MACHINESoftwarePoliciesMicrosoftWindowsInstaller

Если вы не видите Установщик ключ (папка) под Окна папку, щелкните правой кнопкой мыши папку Windows и выберите «Создать»> «Ключ». Назови это Установщик.

Затем вы можете создать следующий подраздел и ключи:

Тип: Reg_SZ

Ценить: логирование

Данные: голос

Щелкните правой кнопкой мыши раздел установщика (папку) на левой панели и выберите «Создать»> «Строковое значение».

Назовите значение логирование.

Дважды щелкните запись, чтобы изменить ее свойства, и установите Данные значения в качестве голос.

Буквы в поле значения могут быть в любом порядке. Каждая буква включает отдельный режим регистрации. Фактическая функция каждой буквы для MSI версии 1.1 выглядит следующим образом:

- v — Подробный вывод

- o — Сообщения о нехватке места на диске

- i — Статусные сообщения

- c — Начальные параметры пользовательского интерфейса

- e — Все сообщения об ошибках

- w — Несмертельные предупреждения

- а — Запуск действий

- r — записи, относящиеся к конкретному действию

- m — информация о нехватке памяти или о фатальном выходе

- u — запросы пользователей

- p — Свойства терминала

- + — Добавить в существующий файл

- ! — Сбросить каждую строку в журнал

- x — Дополнительная отладочная информация. Флаг «x» доступен только в Windows Server 2003 и более поздних операционных системах, а также в распространяемом пакете MSI версии 3.0 и более поздних версиях распространяемого пакета MSI.

- «*» — Подстановочный знак: записывать всю информацию, кроме параметров v и x. Чтобы включить опции v и x, укажите «/ l * vx».

Нажмите Ok.

Теперь вы можете выйти из редактора реестра и перезагрузить компьютер, чтобы изменения вступили в силу.

Примечание: Это изменение следует использовать только для устранения неполадок, и его не следует оставлять, поскольку оно отрицательно повлияет на производительность системы и дисковое пространство. Каждый раз, когда вы используете Добавить или удалить программы пункт в Панель управления, создается новый файл Msi * .log. Чтобы отключить ведение журнала, удалите логирование значение реестра.

Читать: Включить подробные или подробные сообщения о состоянии,

2]Включите ведение журнала установщика Windows через редактор групповой политики.

Чтобы включить вход установщика Windows в Windows 10 с помощью редактора локальной групповой политики (gpedit.msc), выполните следующие действия;

- Запустите редактор локальной групповой политики.

- Перейдите к следующему параметру:

- Конфигурация компьютера> Административные шаблоны> Компоненты Windows> Установщик Windows

- Найдите логирование на правой панели и дважды щелкните по нему, чтобы изменить его свойства.

- Нажмите Включено.

- в логирование поле введите параметры, которые вы хотите зарегистрировать.

- Файл журнала, Msi.log, появится в папке Temp системного тома.

- Нажмите Ok чтобы сохранить изменения.

Вот и все!

- Теги: Групповая политика, установка

Содержание

- — Как просмотреть журнал ошибок?

- — Как посмотреть логи обновления Windows 10?

- — Где хранятся системные логи Windows?

- — Где находится файл журнала событий?

- — Как просмотреть журнал ошибок виндовс 10?

- — Как посмотреть системный журнал?

- — Как открыть журнал обновлений?

- — Как очистить журнал обновлений Windows 10?

- — Как очистить список обновлений Windows 10?

- — Где хранятся системные логи Windows 7?

- — Как посмотреть логи выключения компьютера?

- — Как открыть журнал установки?

- — Как зайти в Event Log?

- — Как зайти в журнал событий?

- — Как открыть журнал событий через командную строку?

После нажатия комбинации “ Win+R и введите eventvwr. msc ” в любой системе Виндовс вы попадаете в просмотр событий. У вас откроется окно, где нужно развернуть Журналы Windows. В данном окне можно просмотреть все программы, которые открывались на ОС и, если была допущена ошибка, она также отобразится.

Как просмотреть журнал ошибок?

Открыть «Пуск»:

- Открыть «Средства администрирования» -> «Просмотр событий»

- В открывшемся окне выбрать «Просмотр событий» -> «Журналы Windows» -> «Система»

- Экспорт журнала …

- После нажатия ссылки «Сохранить все события как…» нужно выбрать путь и имя файла для сохраняемого журнала.

Посмотреть журнал обновлений Windows в Windows 10

- Откройте PowerShell : один из способов – в строке поиска напишите PowerShell и выберите его из найденных результатов. Ad.

- Введите команду Get-WindowsUpdateLog и нажмите клавишу Enter. …

- На рабочем столе у вас появился файл с журналом обновлений Windows.

Где хранятся системные логи Windows?

Журналы событий Windows хранятся в специальных файлах с системном каталоге Windows. Служба (сервис) «Журнал событий Windows» позволяет пользователям сохранять журналы и делать резервные копии журналов в файлы. Windows NT, 2000 и XP/Server 2003 хранят журналы событий в файлах EVT формата.

Где находится файл журнала событий?

По умолчанию файлы журнала просмотра событий используют расширение . evt и находятся в %SystemRoot%System32Config папке. Имя файла журнала и сведения о расположении хранятся в реестре. Эту информацию можно изменить, чтобы изменить расположение файлов журнала по умолчанию.

Как просмотреть журнал ошибок виндовс 10?

«Журнал ошибок» в Виндовс 10

- Нажмите в любом пустом месте «Панели задач» правой кнопкой мышки. …

- В открывшемся окне перейдите во вкладку «Службы», а затем на самой странице в самом низу нажмите кнопку «Открыть службы».

- Далее в перечне служб нужно найти «Журнал событий Windows».

30 янв. 2019 г.

Как посмотреть системный журнал?

После нажатия комбинации “ Win+R и введите eventvwr. msc ” в любой системе Виндовс вы попадаете в просмотр событий. У вас откроется окно, где нужно развернуть Журналы Windows. В данном окне можно просмотреть все программы, которые открывались на ОС и, если была допущена ошибка, она также отобразится.

Как открыть журнал обновлений?

Как посмотреть обновления через Просмотр событий

- Зажмите клавиши Win + R, а в окне выполните «eventvwr. msc».

- Разверните раздел «Журналы Windows».

- Перейдите по пути: Microsoft → Windows → WindowsUpdateClient.

- Нужные записи находятся в каталоге Operational.

Как очистить журнал обновлений Windows 10?

Чтобы очистить журнал обновлений Windows в Windows 10 версии 1909 и ниже, запустите командную строку от имени администратора и последовательно выполните следующие команды:

- net stop wuauserv.

- sc config wuauserv start= disabled.

- DEL /F /S /Q /A %systemroot%\SoftwareDistribution\DataStore\Logs\edb.

10 окт. 2020 г.

Как очистить список обновлений Windows 10?

Удаление обновлений через Параметры или Панель управления Windows 10

- Зайдите в параметры (например, с помощью клавиш Win+I или через меню Пуск) и откройте пункт «Обновление и безопасность».

- В разделе «Центр обновления Windows» нажмите «Журнал обновлений».

- Вверху журнала обновлений нажмите «Удалить обновления».

27 мар. 2017 г.

Где хранятся системные логи Windows 7?

По умолчанию помещается в %SystemRoot%System32WinevtLogsApplication. Evtx. Установка — в этот журнал записываются события, возникающие при установке и настройке операционной системы и ее компонентов. По умолчанию размещается в %SystemRoot%System32WinevtLogsSetup.

Как посмотреть логи выключения компьютера?

Зайти в панель управления, либо из кнопки Пуск, либо в Мой компьютер, затем в разделе «Система и безопасность», выбрать раздел «Просмотр журнала событий». И вот тут по правую сторону приложения ищем строчку с Источником «Kernel General», именно она отвечает за запуск и выключения компьютера.

Как открыть журнал установки?

Просмотр журналов событий установки Windows

- Запустите средство просмотра событий, разверните узел «Журналы Windows», а затем выберите Система.

- На панели Действия выберите команду Открыть сохраненный журнал, а затем выберите файл Setup. etl. …

- В средстве просмотра событий отображается содержимое файла журнала.

Как зайти в Event Log?

Запустить Просмотр событий через диалог Выполнить:

- Открыть диалог Выполнить (Windows кнопка + R)

- Ввести команду: EVENTVWR.

- Нажать клавишу Enter или кнопку ОК

Как зайти в журнал событий?

Для запуска программы Просмотр событий, откройте меню Пуск, в строке поиска введите «Просмотр событий» и нажмите Ввод. Также программу Просмотр событий можно открыть через папку Администрирование в меню Пуск.

Как открыть журнал событий через командную строку?

Чтобы запустить программу «Просмотр событий» с помощью командной строки:

- Откройте окно командной строки. Чтобы открыть командную строку, нажмите кнопку Пуск и последовательно выберите пункты Все программы, Стандартные и Командная строка.

- Введите команду eventvwr.

Интересные материалы:

Как читать выписку операций по расчету с бюджетом?

Как дать разрешение приложению IOS?

Как давать биовит телятам?

Как давать дробленку курам?

Как давать Ивермек курам?

Как давать собаке Альбендазол?

Как давать стоп Кокцид цыплятам?

Как деинсталлировать игру?

Как делится квартал по месяцам?

Как депортировать иностранца?

Содержание:

- 1 Где находится журнал событий Windows

- 2 Как открыть журнал

- 3 Как использовать содержимое журнала

- 4 Очистка, удаление и отключение журнала

Даже когда пользователь ПК не совершает никаких действий, операционная система продолжает считывать и записывать множество данных. Наиболее важные события отслеживаются и автоматически записываются в особый лог, который в Windows называется Журналом событий. Но для чего нужен такой мониторинг? Ни для кого не является секретом, что в работе операционной системы и установленных программ могут возникать сбои. Чтобы администраторы могли находить причины таких ошибок, система должна их регистрировать, что собственно она и делает.

Итак, основным предназначением Журнала событий в Windows 7/10 является сбор данных, которые могут пригодиться при устранении неисправностей в работе системы, программного обеспечения и оборудования. Впрочем, заносятся в него не только ошибки, но также и предупреждения, и вполне удачные операции, например, установка новой программы или подключение к сети.

Физически Журнал событий представляет собой набор файлов в формате EVTX, хранящихся в системной папке %SystemRoot%/System32/Winevt/Logs.

Хотя эти файлы содержат текстовые данные, открыть их Блокнотом или другим текстовым редактором не получится, поскольку они имеют бинарный формат. Тогда как посмотреть Журнал событий в Windows 7/10, спросите вы? Очень просто, для этого в системе предусмотрена специальная штатная утилита eventvwr.

Как открыть журнал

Запустить утилиту можно из классической Панели управления, перейдя по цепочке Администрирование – Просмотр событий или выполнив в окошке Run (Win+R) команду eventvwr.msc.

В левой колонке окна утилиты можно видеть отсортированные по разделам журналы, в средней отображается список событий выбранной категории, в правой – список доступных действий с выбранным журналом, внизу располагается панель подробных сведений о конкретной записи. Всего разделов четыре: настраиваемые события, журналы Windows, журналы приложений и служб, а также подписки.

Наибольший интерес представляет раздел «Журналы Windows», именно с ним чаще всего приходится работать, выясняя причины неполадок в работе системы и программ. Журнал системных событий включает три основных и две дополнительных категории. Основные это «Система», «Приложения» и «Безопасность», дополнительные – «Установка» и «Перенаправленные события».

Категория «Система» содержит события, сгенерированные системными компонентами – драйверами и модулями Windows.

Ветка «Приложения» включает записи, созданные различными программами. Эти данные могут пригодиться как системным администраторам и разработчикам программного обеспечения, так и обычным пользователям, желающим установить причину отказа той или иной программы.

Третья категория событий «Безопасность» содержит сведения, связанные с безопасностью системы. К ним относятся входы пользователей в аккаунты, управление учётными записями, изменение разрешений и прав доступа к файлам и папкам, запуск и остановка процессов и так далее.

Так как число событий может исчисляться тысячами и даже десятками тысяч, в eventvwr предусмотрена возможность поиска и фильтрации событий по свойствам – важности, времени, источнику, имени компьютера и пользователя, коду и так далее. Допустим, вы хотите получить список системных ошибок. Выберите слева Журналы Windows – Система, справа нажмите «Фильтр текущего журнала» и отметьте в открывшемся окне галочкой уровень события – пункты «Ошибка» и «Критическое». Нажмите «OK» и утилита тут же отфильтрует записи.

Чтобы просмотреть конкретную запись, кликните по ней дважды – сведения откроются в окошке «Свойства событий».

Как использовать содержимое журнала

Хорошо, теперь мы в курсе, где находится журнал событий и как его открыть, осталось узнать, как его можно использовать. Сразу нужно сказать, что в силу своей специфичности содержащиеся в нем сведения мало что могут поведать обычному пользователю. О чем говорит, к примеру, ошибка «Регистрация сервера {BF6C1E47-86EC-4194-9CE5-13C15DCB2001} DCOM не выполнена за отведенное время ожидания»? Не обладающему соответствующими знаниями юзеру будет непросто определить причину неполадки, с другой стороны, что мешает поискать ответ в Интернете?

Так, описание приведенной выше ошибки имеется на сайте Microsoft и указывает оно на проблемы со SkyDrive, кстати, не представляющие совершенно никакой угрозы. Если вы не пользуетесь этим сервисом, ошибку можно игнорировать или отключить ее источник в «Планировщике заданий». А еще описание ошибки можно отправить разработчику, предварительно сохранив его в файл XML, CSV или TХT.

Также пользователи могут связывать отслеживаемые события с задачами в «Планировщике заданий». Для этого необходимо кликнуть ПКМ по записи, выбрать «Привязать задачу к событию» и создать с помощью запустившегося мастера нужное задание. В следующий раз, когда произойдет такое событие, система сама запустит выполнение задания.

Очистка, удаление и отключение журнала

На жестком диске файлы журнала занимают сравнительно немного места, тем не менее, у пользователя может возникнуть необходимость их очистить. Сделать это можно разными способами: с помощью оснастки eventvwr, командной строки и PowerShell. Для выборочной очистки вполне подойдет ручной способ. Нужно зайти в журнал событий, кликнуть ПКМ по очищаемому журналу в левой колонке и выбрать в меню опцию «Очистить журнал».

Если вы хотите полностью удалить все записи журнала, удобнее будет воспользоваться запущенной от имени администратора командной строкой. Команда очистки выглядит следующим образом:

for /F «tokens=*» %1 in (‘wevtutil.exe el’) DO wevtutil.exe cl «%1»

Вместо командной строки для быстрой и полной очистки журнала также можно воспользоваться консолью PowerShell. Откройте ее с повышенными правами и выполните в ней такую команду:

wevtutil el | Foreach-Object {wevtutil cl «$_»}

При очистке через PowerShell в журнале могут остаться несколько записей. Это не беда, в крайнем случае события можно удалить вручную.

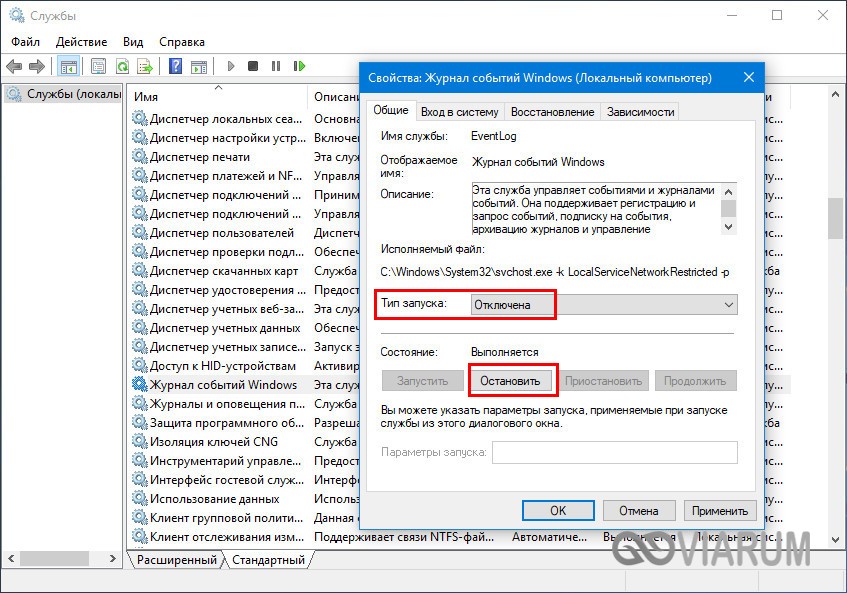

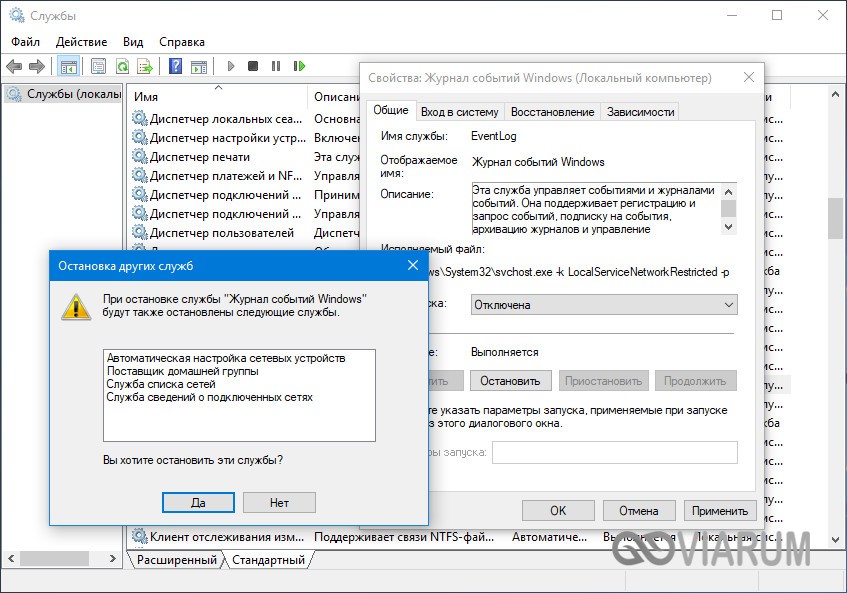

Итак, мы знаем, как открыть журнал событий, знаем, как его использовать и очищать, в завершение давайте посмотрим, как его полностью отключить, хотя делать это без особой нужды не рекомендуется, так как вместе с журналом событий отключатся некоторые, возможно нужные вам службы.

Командой services.msc откройте оснастку «Службы», справа найдите «Журнал событий Windows», кликните по нему дважды, в открывшемся окошке свойств тип запуска выберите «Отключено», а затем нажмите кнопку «Остановить».

Изменения вступят в силу после перезагрузки компьютера. Вот и все, больше системные и программные события регистрироваться не будут.