Единый интерфейс для разработки и управления объектами групповой политики

Концепция и средства работы с групповыми политиками Group Policy входят в список основных преимуществ Windows 2000. С появлением каждой новой версии Windows это становится все более очевидным. Возможность управлять параметрами огромного числа серверов и клиентов — жизненно важная задача в ситуации, когда один неверно настроенный компьютер в течение нескольких секунд может стать распространителем вирусов. К несчастью, в списке наиболее сложных инструментов Group Policy тоже стоит на одном из первых мест. Главный плюс Windows 2000 Group Policy — исключительно мощные возможности управления системой, основной же минус становится очевидным с того момента, когда администратор начинает работать с групповыми политиками в масштабах всей компании.

Вот почему консоль управления групповой политикой, Group Policy Management Console (GPMC), является неоценимым помощником администратора. GPMC — это новый бесплатный программный инструмент, реализованный в виде оснастки консоли Microsoft Management Console (MMC) для Windows Server 2003. Назначение GPMC — централизованное управление групповыми политиками.

Возможности GPMC

Список возможностей GPMC выглядит как перечень пожеланий администратора Group Policy. Для GPMC разработан новый графический интерфейс, который позволяет просматривать объекты Group Policy Object (GPO) во всем домене и даже в лесах интуитивно понятным образом. Теперь администратор может генерировать HTML-отчеты о произведенных установках GPO даже в том случае, когда право записи GPO отсутствует. К GPO теперь применимы операции резервирования и восстановления, GPO можно экспортировать, импортировать и даже выполнять при управлении несколькими доменами отображения на учетные записи других администраторов и указывать другие UNC-пути к ресурсам. В GPMC реализована функция предварительного просмотра результатов применения политик Resultant Set of Policies (RSoP). Для построения фильтров Windows Management Instrumentation (WMI) теперь можно использовать язык запросов Windows Management Instrumentation Query Language (WQL). Наконец, в GPMC заложены возможности поиска объектов групповых политик в рамках одного домена или во всех доменах леса.

Требования к установке

Говоря о GPMC, мы имеем в виду операционную систему Windows 2003. Хотя для работы GPMC не требуется самая последняя из выпущенных версий Windows, тем не менее в лицензионном соглашении сказано, что установить GPMC можно только в той сети, где работает по крайней мере одна копия Windows 2003. GPMC можно запустить в базовой конфигурации на Windows 2003 или на станции Windows XP Service Pack 1 (SP1) с установленным компонентом Windows .NET Framework. Когда GPMC разворачивается на XP, автоматически загружается обновление XP Quick Fix Engineering (QFE) Update Q326469, если оно еще не установлено. QFE обновляет библиотеку gpedit.dll для соответствия требованиям GPMC. GPMC не работает на 64-разрядных версиях Windows, поскольку пока еще не выпущена 64-разрядная версия Framework. GPMC и статьи, посвященные проблемам управления групповой политикой с использованием GPMC, доступны по адресу www.microsoft.com/windowsserver2003/gpmc.

Помимо обслуживания леса, Windows 2003 с помощью GPMC администратор может управлять лесами, состоящими из контроллеров доменов на базе Windows 2000. На Windows 2000 DC должен быть развернут как минимум SP2 (желательно — SP3). Дополнительные сведения об этом можно найти в статье Microsoft «Windows 2000 Domain Controllers Require SP3 or Later When Using Windows Server 2003 Administration Tools» по адресу http://support.microsoft.com//?kbid=325465. Чтобы воспользоваться функцией Group Policy Modeling, необходимо по крайней мере один из DC обновить до уровня Windows 2003. Нужно иметь в виду, что при редактировании GPO в лесу Windows 2000 на таких клиентах, как Windows 2003 или XP (так называемые uplevel-клиенты), важно помнить о некоторых тонкостях. Если редактирование Windows 2000 GPO ведется с uplevel-клиента, то более поздние настройки политики клиента автоматически и без предупреждения (это действие по умолчанию) заменят настройки GPO. Данная особенность GPMC описана в статье Microsoft «Upgrading Windows 2000 Group Policy for Windows XP» (http://support.microsoft.com//?kbid=307900). Для предотвращения нежелательного обновления GPO в рассматриваемом объекте требуется включить политику User Configuration/Administrative Templates/System/Group Policy/Turn off automatic update of ADM files.

Кроме того, можно непреднамеренно спровоцировать конфликт объектов политики, если сначала воспользоваться базовой версией XP для редактирования GPO, а затем выполнить обновление DC до Windows 2000 SP3. Происходит автоматическое обновление административных шаблонов на основе времени создания/модификации файла, и эти временные метки для только что установленного SP3 покажут, что данные файлы-шаблоны более свежие, чем на XP. В результате административные шаблоны Windows 2000 SP3 (более новые по временной метке) перезаписывают шаблоны XP Group Policy (более новые по коду), что может привести к разрушению административного шаблона. Превентивные меры и изменение ситуации, если она все-таки возникла, одинаковы: необходимо использовать клиентские станции Windows 2003, XP SP1 или Windows 2000 для редактирования объектов Windows 2000 GPO, поскольку временные метки названных операционных систем для административных шаблонов Group Policy — более поздние, чем временные метки шаблонов Windows 2000 SP3.

После установки GPMC соответствующий значок появляется в Administrative Tools — как Group Policy Management. Поскольку эта утилита является интегрированной оснасткой MMC, при желании можно настроить специализированную MMC-консоль GPMC путем добавления Group Policy Management с помощью меню Add/Remove Snap-in.

Интерфейс пользователя

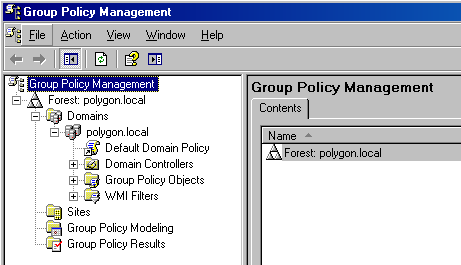

На Экране 1 показана основная консоль GPMC. Как и для всех оснасток MMC, интерфейс пользователя состоит из двух областей: слева панель дерева консоли, справа — панель сведений. Дерево консоли показывает структуру Active Directory (AD) в виде, напоминающем оснастку MMC Active Directory Users and Computers. Если присмотреться внимательно, можно заметить несколько важных отличий. Первое состоит в том, что в структуру AD разрешается включать несколько лесов (на Экране 1 это corpvm.bigtex.net и deuby.net). Второе отличие — внутри каждого леса в GPMC представлены только те контейнеры, между которыми в лесу существуют связи GPO, это могут быть сайты, домены и организационные единицы (OU), в терминологии Microsoft это субъект управления — Scope Of Management (SOM). Третье отличие связано с тем, как в дереве консоли изображаются связи GPO и SOM. На Экране 1 соответствия между различными объектами групповых политик и контейнерами изображены в виде ярлыков или связей — обратите внимание на маленькую стрелку на значках. Объекты групповой политики не хранятся в тех контейнерах, для которых они создавались; они хранятся на уровне домена (находятся в контейнере Group Policy Objects) и связаны с соответствующим SOM.

|

Экран 1. Интерфейс GPMC |

Интерфейс GPMC поддерживает операции перетаскивания, как и традиционное контекстное меню для работы с GPO. Например, можно связать GPO с OU, выбрав нужный GPO в контейнере Group Policy Objects и перетащив его на OU контроллера домена. Большинство операций перетаскивания GPO сопровождается появлением окна с требованием подтвердить данное действие; такие виды операций могут иметь далеко идущие последствия при ошибочном связывании GPO не с тем контейнером из-за неточного позиционирования, что может нанести ущерб политике по умолчанию целого домена.

Описание DC GPO, заданное по умолчанию, выделено для домена amrvm.corpvm.bigtex.net в окне дерева консоли, так что в окне области сведений представлены подробные данные о выбранном объекте групповой политики. В панели сведений имеется четыре вкладки: область действия GPO, детальное описание параметров, настройки и делегирование GPO. На изучение того, с каким именно контейнером связан настроенный пользователем GPO в среде Windows 2000, могло бы уйти много времени. Вкладка Scope позволяет узнать это, один раз щелкнув мышкой.

Как показано на Экране 1, Default DC GPO не связан больше ни с каким другим сайтом, доменом или иным OU. Список Links представляет все связи GPO в одном месте интерфейса. Секция Security Filtering в окне сведений показывает, для каких пользователей или компьютеров данный GPO будет обрабатываться.

Вкладка Detail предоставляет информацию о GPO, которую раньше приходилось выуживать из самых разных мест. Сюда входят сведения о домене и владельце GPO, времени создания и модификации GPO, номерах версий пользователя и настройках компьютера в AD и SYSVOL, о глобальном уникальном идентификаторе (GUID) и о статусе GPO (включен/отключен).

Вкладка Settings позволяет просмотреть все настройки GPO в формате HTML — для этого больше не нужно лазить по всем закоулкам MMC Group Policy Editor (GPE). На вкладке показаны только действующие настройки для подключенных параметрических секций. Можно развернуть или свернуть каждую секцию, выбрав show или hide. Контекстное меню в любом месте отчета позволяет редактировать GPO (с помощью стандартной интегрированной оснастки MMC Group Policy Object Editor), вывести отчет на печать или сохранить его в HTML-файле.

На вкладке Delegation показано, у кого есть права на данный GPO. И опять же, здесь все гораздо проще и понятнее по сравнению с редактором ACL для объектов AD. Для любого представленного принципала безопасности существует всего пять комбинаций настроек: Read, Edit settings, Edit settings/delete/modify security, Read (from Security Filtering) и (если выбрать Advanced на вкладке Delegation и воспользоваться редактором разрешений непосредственно) Custom. Для субъекта безопасности, который обладает правом Read (from Security Filtering), накладываются фильтры безопасности, и для получения подробной информации о правах необходимо обратиться к вкладке Scope в секции Security Filtering.

Есть одна общая задача, в решении которой GPMC не сможет помочь администратору. Это запуск процедуры обновления политики. Данная процедура инициируется с помощью утилиты Gpupdate (для Windows 2003 и XP) или же Secedit (для Windows 2000). Чтобы запустить обновление Group Policy, следует открыть окно командной строки на станции клиента и запустить одну из названных выше утилит.

Работа с GPO

Один из разочаровывающих аспектов работы с объектами групповой политики в Windows 2000 состоит в том, что этими объектами невозможно манипулировать так же, как файлами. В отличие от объектов файловой системы или AD объекты групповой политики представляют собой гибридную конструкцию, уникальную для Windows 2000; каждому GPO соответствует некоторый компонент AD и компонент файловой системы. AD-компонент распределяется между репликами AD, а компонент файловой системы циркулирует по томам SYSVOL контроллеров домена через механизм File Replication Service (FRS). Это одна из причин, почему объектами GPO так непросто управлять. Можно создавать GPO, удалять их, редактировать параметры объекта Group Policy и настройки безопасности — и более ничего. Невозможно создать резервную копию GPO для надежного хранения, восстановить GPO при утере или порче информации, скопировать GPO для проверки выполненных настроек в тестовый лес. Однако теперь, при помощи GPMC, все перечисленные выше операции выполнить гораздо проще.

Операция Backup

Чтобы создать резервную копию GPO, нужно просто открыть контекстное меню объекта в окне дерева консоли и выбрать Backup. Прежде чем приступить к резервированию GPO, система предложит указать место хранения резервной копии и задать ее описание. Можно зарезервировать все GPO домена с помощью все того же контекстного меню, выбрав команду Back Up All. GPMC выводит на экран индикатор выполнения задания (см. Экран 2). Точно такое же контекстное меню предлагает утилита Manage Backups, в которой для указанного каталога перечисляются все хранящиеся в нем резервные копии GPO.

|

Экран 2. Резервное копирование всех GPO домена |

Операция Restore

При восстановлении сохраненного GPO настройки текущего GPO удаляются, и данное GPO переходит в состояние, соответствовавшее моменту создания резервной копии. Причины использования операции Restore очевидны — возврат GPO в работоспособное состояние или восстановление случайно удаленного GPO. При этом GPMC не восстанавливает связи данного GPO, если их уже успели удалить, но, поскольку GPO GUID остался прежним, работа через ранее существовавшие связи для восстановленного GPO будет протекать точно так же, как и для оригинального GPO.

Чтобы восстановить GPO, следует открыть в контейнере контекстное меню объекта групповой политики и выбрать Restore From Backup. Если GPO отсутствует (случайно удален), нужно открыть контекстное меню контейнера, выбрать Manage Backups и указать GPO, который необходимо восстановить. После этого можно будет просмотреть настройки интересующего GPO (в виде такого же отчета, который представлен на вкладке Settings) и убедиться, что GPO для восстановления выбран правильно.

Операции Copy и Import

С помощью операций Copy и Import настройки существующего GPO передаются в новый GPO. Целевой GPO при этом может находиться в том же домене, в другом домене или даже в соседнем лесу.

Между операциями Copy и Import имеются различия. Import требует, чтобы целевой GPO уже существовал до начала операции импортирования настроек, тогда как Copy сама создает целевой GPO. Операция Copy требует наличия трастовых отношений между исходным и целевым доменом, с тем чтобы операция копирования была выполнена за один прием, для Import в этом нет необходимости, поскольку работа проводится с резервной копией GPO. Если между доменами не заданы трастовые отношения, воспользоваться операцией Copy будет невозможно, придется создать резервную копию GPO где-либо в файловой системе, а затем импортировать резервную копию GPO в целевой домен.

Чтобы импортировать настройки GPO, следует открыть контекстное меню целевого GP и выбрать Import Settings. Это действие запускает программу-мастер, которая предлагает сохранить существующую конфигурацию GPO, указать место хранения резервной копии GPO и восстановить настройки. Если исходный GPO ссылается на принципалы безопасности и определенные пути в формате UNC, мастер автоматически поможет воспользоваться таблицей миграции и задать отображение используемых принципалов безопасности и UNC на целевой GPO с учетом данных таблицы. Операция Copy предоставляет возможность разработать целый процесс управления изменением GPO, для чего желательно создать и протестировать GPO в отдельном домене или лесу доменов, а уже потом скопировать отлаженные GPO в производственный домен.

Миграционные таблицы

Копирование GPO внутри домена — это вполне очевидная операция, так как пользователи, компьютеры, группы и пути UNC, на которые ссылается GPO, доступны как исходному, так и целевому SOM. Копирование GPO между доменами в рамках одного леса — и тем более между доменами в разных лесах — операция более сложная, поскольку UNC-пути для каталогов переназначения или установки программ и принципалов безопасности (например, локальных групп домена), на которые имеются ссылки в настройках исходного GPO, могут оказаться недоступными в целевом GPO. Поскольку принципалы безопасности фигурируют в GPO под своими идентификаторами защиты (SID), простое копирование объекта групповой политики в целевой домен, в котором рассматриваемый SID не имеет никаких прав, приведет к появлению неразрешимого SID (Unresolved SID). В этом случае не только произойдет нарушение нормального функционирования GPO, но периодически в целевом домене в журнале Application Event Log начнут появляться сообщения об ошибках в компонентах SceCli и Userenv.

Положение можно исправить следующим образом. Нужно создать индивидуальное отображение между принципалами безопасности и UNC-путями исходного и целевого доменов. Например, если в домене TEST существует локальная группа под названием Test GPO Admins, то при копировании GPO в производственный домен PROD необходимо определиться, какую группу вместо Test GPO Admins следует иметь в виду в целевом домене. Группы Test GPO Admins, скорее всего, в домене PROD не существует, а создание новой локальной группы в производственном домене с таким же именем ни к чему не приведет, так как все равно идентификатор SID созданной группы будет отличаться от SID исходной группы Test GPO Admins. Но если создать таблицу, в которой установлено отображение TESTTest GPO Admins в PRODGPO Admins, GPMC автоматически заменит SID TESTTest GPO Admins на SID PRODGPO Admins и тогда GPO сможет нормально функционировать в целевом домене.

Специалисты Microsoft назвали эту таблицу миграционной. Приложение, с помощью которого создается миграционная таблица, называется Migration Table Editor (MTE) — mtedit.exe. MTE входит в состав операции Copy и Import, поэтому, когда система обнаруживает принципалы безопасности или пути UNC, в мастере появляется вариант запуска MTE. Редактор миграционной таблицы может быть запущен из панели дерева консоли контекстного меню контейнера GPO с помощью команды Open Migration Table Editor.

Пример операции копирования GPO

Давайте посмотрим, как выполнить копирование GPO из дочернего домена amrvm.bigtex.net в домен того же уровня gervm.bigtex.net. В исходном объекте групповой политики, CoolNewGPO, предоставлено право Capacity Planning для проведения анализа системной производительности, право Security для управления аудитом и работы с журналом Security log и Server Operations — для завершения работы системы в удаленном режиме. Для того чтобы скопировать данный GPO, требуется открыть контекстное меню CoolNewGPO в контейнере Group Policy Objects в домене AMRVM и выбрать Copy. Затем нужно открыть контекстное меню в контейнере Group Policy Objects в домене GERVM и выбрать Paste. Это приводит к запуску мастера Cross-Domain Copying Wizard, который помогает завершить операцию копирования. Необходимо быть внимательным и выполнять команду Paste только для целевого контейнера Group Policy Objects. Если случайно будет выбран другой контейнер, может оборваться связь исходного GPO с другими доменами. К счастью, в этом случае появляется окно с требованием подтвердить выполнение операций междоменной связи.

Если необходимо скопировать GPO между различными доменами, сначала требуется решить, нужно ли переносить разрешения исходного GPO или же воспользоваться для целевого GPO разрешениями по умолчанию. Например, мы принимаем, что в целевом GPO будут использоваться разрешения по умолчанию. Мастер Cross-Domain Copying Wizard анализирует, может ли для принципалов безопасности GPO-источника или UNC-путей понадобиться таблица миграции. Поскольку наш GPO содержит принципал безопасности, мастер предоставляет нам на выбор две возможности: скопировать принципалы безопасности из источника или построить таблицу миграции для перемещения исходных настроек в целевой домен. Так как мы заинтересованы в создании миграционной таблицы, нажимаем кнопку New для построения новой таблицы.

GPMC выдает для заполнения пустую миграционную таблицу. В меню File следует выбрать Tools, Populate from GPO. Это действие позволяет выбрать GPO-источник (хотя в самом начале операции Copy уже указано, какой именно GPO копируется) и заполнить таблицу миграции принципалами безопасности и UNC-информацией исходного GPO. Затем настает очередь выбора целевого домена, как показано на Экране 3.

|

Экран 3. Сопоставление GPO разных доменов |

Исходный домен, AMRVM, имеет три глобальные группы интересов: AMRVM Security Spooks, AMRVM Capacity Planning и Server Operations. Требуется задать отображение этих групп в группы целевого домена — GERVM Security Spooks, GERVM Capacity Planning и Server Operations. Следует открыть контекстное меню поля Destination Name в MTE и выбрать Browse. Запускается AD Object Picker. Затем нужно щелкнуть кнопку Locations, ввести целиком или частично имена целевых групп, щелкнуть Check Names и нажать Enter. Когда пользователь указывает объект и нажимает ОК, мастер заполняет поле Destination Name наименованиями групп в формате User Principal Name (UPN).

Поскольку группа Server Operations (не путать со встроенной группой Server Operators) и в исходном домене, и в целевом называется одинаково, необходимо открыть контекстное меню поля Destination Name и выбрать Set Destination, Map By Relative Name (см. Экран 3). Когда используется этот режим отображения, GPMC осуществляет поиск принципала безопасности в целевом домене, у которого точно такое же относительное имя, и заменяет в политике исходный принципал безопасности на его целевой аналог с таким же именем.

Теперь миграционная таблица заполнена, осталось выбрать File, Exit и подтвердить сохранение выполненных изменений. Мастер выводит отчет о внесенных в конфигурацию GPO изменениях и после нажатия кнопки Finish будет запущена операция Copy. Чтобы показать скопированные настройки GPO, следует выбрать в дереве консоли GPMC вновь созданный объект GPO и в области сведений перейти на вкладку Settings. Обратите внимание на изменения, которые произошли в установках GPO при переносе объекта групповой политики из домена AMRVM в домен GERVM.

Составление сценария

GPMC основывается на COM-интерфейсах (доступных для VBScript, Jscript и Visual Basic — VB), через которые в основном и осуществляется работа консоли. Для пользователей, недостаточно хорошо владеющих механизмом составления сценариев, группа разработчиков GPMC включила в состав этого приложения набор сценариев, расположенных в каталоге %programfiles%gpmcscripts. Эти сценарии в той же степени полезны в работе, что и графический интерфейс, поскольку с их помощью администраторы программным путем могут управлять объектами групповых политик (за исключением настроек GPO). Сценарии можно запускать в режиме планировщика заданий без вмешательства оператора.

С помощью сценариев администратор может создавать резервные копии отдельных или всех GPO домена, восстанавливать их в случае необходимости, копировать GPO, удалять их, создавать GPO в конфигурации по умолчанию, менять разрешения, импортировать один или несколько GPO в домен, а также генерировать отчеты о состоянии любого числа GPO домена. Еще 12 сценариев позволяют получить информацию об особенностях настроек Group Policy. Например, можно получить список всех GPO домена и подробное описание соответствующих конфигураций объектов групповых политик или же список всех GPO, у которых отсутствуют связи с сайтом, доменом или OU.

Два сценария демонстрируют возможности использования сценариев и XML: CreateXMLFromEnvironment.wsf собирает сведения об OU, GPO, связях GPO и настройках безопасности GPO в домене и сохраняет эту информацию в .xml-файле; CreateEnvironmentFromXML.wsf читает .xml-файл, созданный CreateXMLFromEnvironment.wsf, и строит объектную среду, основанную на сохраненной информации. С помощью этих сценариев можно быстро построить среду разработки или тестирования, которая точно воспроизводит производственную среду.

Результирующая политика (RSoP)

RSoP — одна из наиболее примечательных возможностей Windows 2003. Политики, которые воздействуют на конечных пользователей, зависят от большого числа переменных, в связи с чем работать с ними становится очень сложно. Теперь можно вычислить воздействие, которое произведет на пользователей набор различных GPO, связанных с несколькими сайтами и OU в домене. RSoP позволяет оценить эффект политики — на любой компьютер в иерархии AD или на любого пользователя — в результате воздействия всех GPO, которые влияют на данный компьютер или пользователя. В RSoP различают режим регистрации (logging mode) и режим планирования (planning mode). Регистрация RSoP позволяет установить, какие GPO предназначены для пользователя или компьютера и от каких GPO накладываются конкретные установки. Планирование RSoP дает возможность выполнить анализ типа что — если для оценки влияния отдельного GPO (или целой группы GPO) на пользователя или компьютер, который перемещается в другой OU или группу безопасности. Обратиться к RSoP можно и без применения GPMC. Регистрируясь на станции Windows 2003 или XP, всегда можно быстро определить эффективную политику для учетной записи пользователя, набрав в окне командной строки:

RSoP.msc

Отображение эффективных настроек — сущность режима регистрации. Чтобы запустить RSoP в режиме планирования, минуя GPMC, следует открыть MMC на сервере Windows 2003 и добавить оснастку RSoP. После этого можно реализовать сценарий что — если для своей политики.

Поскольку GPMC разрабатывалась как центральное приложение администрирования Group Policy, RSoP может быть запущена непосредственно из GPMC. В GPMC для режимов RSoP специалисты Microsoft используют другие термины — RSoP Logging Mode переименован в Group Policy Results, а RSoP Planning Mode теперь называется Group Policy Modeling.

Group Policy Results. Получить отчет Group Policy Results можно со станции клиента в домене Windows 2000, однако на клиенте в этом случае должна работать система Windows 2003 или XP, а у пользователя должны быть права локального администратора на той станции, информацию о которой он собирает. Чтобы запустить программу Group Policy Results Wizard, следует открыть контекстное меню для значка Group Policy Results в левой части оснастки GPMC и выбрать Group Policy Results Wizard. Мастер последовательно проведет вас через все необходимые шаги для вычисления эффективных настроек выбранного компьютера или пользователя. GPMC выведет в область сведений исчерпывающую информацию (см. Экран 4). Обратите внимание на три вкладки. Вкладка Summary показывает сводную информацию о конфигурации компьютера пользователя, вкладка Settings — эффективные установки, а Policy Events — сообщения в журнале событий, относящиеся к Group Policy.

|

Экран 4. Мастер Group Policy Results |

Group Policy Modeling. Group Policy Modeling позволяет моделировать воздействие нескольких GPO на пользователей или компьютеры без особых усилий, что обычно сопутствует решению задач, связанных с Group Policy. Используется вместе с функциями Copy и Import и применяется для разработки, тестирования и быстрого развертывания GPO в среде Windows 2000.

Как и в случае с Group Policy Results, необходимо запустить мастер из контекстного меню Group Policy Modeling в левой части GPMC. Чтобы значок стал доступен для работы, в лесу должен быть установлен по крайней мере один компьютер Windows 2003 DC. Дополнительную информацию о Group Policy Modeling и Group Policy Planning можно найти в статье http://www.microsoft.com/technet/prodtechnol/ windowsserver2003/proddocs/entserver/rspintro.asp (в ссылке под названием Resultant Set of Policy).

Незаменимый помощник администратора

GPMC предоставляет программный инструмент исключительных функциональных возможностей для разработки и управления GPO, консолидируя множество различных функций в едином интерфейсе. Однако GPMC не охватывает всех аспектов управления Group Policy (например, не занимается внесением изменений), поэтому без приложений независимых разработчиков все-таки не обойтись. Совмещение таких функций, как Copy, Import и Group Policy Modeling, позволяет разрабатывать и развертывать GPO намного быстрее и с большей степенью безопасности, чем в Windows 2000. GPMC играет настолько важную роль для Windows 2003 и Windows 2000, что Microsoft следовало бы включить эту утилиту в состав операционной системы, а не выпускать в виде отдельного дополнения.

Шон Дьюби— редактор журнала Windows & .NET Magazine, старший системный инженер компании Intel, специализирующийся на проектировании корпоративных сетей на базе Windows 2000. С ним можно связаться по электронной почте по адресу: spdeuby@winnetmag.com.

Прочитано:

4 826

Довольно большой опыт работы с доменом на базе Windows Server 2008 R2 приучил, что управлять групповыми политиками удобно через оснастку Group Policy Management, ее не надо устанавливать отдельно. Но по роду обязанностей столкнувшись с доменом на Server 2003 R2 положение, что данной оснастки нет ввело меня честно говоря в ступор, открывать каждый организационный юнит чтобы посмотреть есть ли на него политика и перебирать все настройки если дабы оценить что делает та или иная политика не совсем то с чем бы я хотел столкнуться. Поэтому в ходе чтения мануалов сайта Майкрософт натолкнулся на ссылку (http://www.microsoft.com/en-us/download/details.aspx?id=21895) по которой можно скачать данную оснастку и успешно ее использовать. Ниже я разберу все особенности с которыми мне пришлось столкнуться, чтобы данная оснастка заработала.

Запускаю: — gpmc.msi и в ответ получаю, что для запуска мне необходимо, чтобы в системе был пакет именуемый как .NET Framework

ниже привожу текст сообщения:

«Please install the Microsoft .NET Framework before installing Microsoft Group Policy Management Console with SP1”

Это нужно установить пакет: Microsoft .NET Framework 1.1 – устанавливается успешно, а после снова запускаем — gpmc.msi – далее следует указаниям установщика:

Next – I Agree – Next – Finish

после запускаем оснастку — Group Policy Management

Start – Control Panel – Administrative Tools – Group Policy Management

Вот теперь совсем другое дело, с помощью данной оснастки можно видеть какие групповые политики есть, каково их назначение, моделировать работу созданных, делать бекап и восстановление также как и на системе Windows Server 2008 R2 описанных на моем блоге. Результат достигнут, все работает, а пока все с уважением автор блога ekzorchik.

Who is This Group Policy Page For?

- Administrators who want an overview of Windows 2003 Group Policy

- Experienced network managers who want lockdown desktops

- Network Architects who need to turn a desktop vision into reality

Topics for Group Policy

- The Big Picture

- Getting Started

- GPMC (Group Policy Management Console)

- RSoP (Resultant Set of Policy)

- Gpupdate

- Modifying Inheritance

- Fine Tuning Permissions

- Assigning Software

- Tools

‡

The Big Picture

The concept behind Group Policies is that administrators configure settings once, and then the settings apply continuously to the users. Furthermore, Group Policy can be applied to computers, so you can control the settings no matter who logs on. The way that Group Policies works is to alter settings in the registry.

The old saying «Prevention is better than cure», certainly applies to Group Policies. A good Group Policy will give greater productivity for the users, and save you time on routine administration. Think of all the damage and time wasting caused by users experimenting with control panel settings. I once saw a user set the screen refresh rate faster than the monitor hardware could cope with, his screen literally went up in smoke! If only the administrator had set a group policy, they could have disabled the Display Tab and thus prevented an expensive mistake.

One neglected aspect of group policy is that you can and pro-active and configure settings to be kind to the users, in this case you could create a policy that sets the refresh rate at 80, rather than the flickery default value of 60.

Getting Started

Just wading through the 100’s of Policies is a Herculean task. My suggestion is to commission two opposite approaches. Get a ‘Techie’ who understands Windows 2003 to go through the policy and select those settings that he thinks appropriate. Then ask a manager to produce a vision or wish list of what the desktop should look like. Finally, bring the two disparate mind sets together weld them into your Group Policy.

Navigate to the Active Directory Users and Computers. right-click the Domain object, Properties, Group Policy (Tab) now ‘click’ the Edit (button) and you will see the policy settings. A less risky method of easing your way into Group Policies would be to create a test OU, and then make a brand new policy.

Group Policy Management Console (GPMC)

Firstly, the GPMC is designed for Windows Server 2003 and later rather than Windows 2000. Either execute GPMC.msi from the program filesfolder or download the GPMC add-on from Microsoft’s site. It is well worth the effort in installing to gain the the extra setting to manage your Group Policies.

The Group Policy Management Console (GPMC) unifies Group Policy management across your Active Directory forest. Before GPMC, administrators needed many tools in order to manage Group Policy; the Microsoft Active Directory Users and Computers, the Delegation Wizard, and the ACL Editor. Not only does the GPMC integrate the existing Group Policy tools, but it also brings these exciting new capabilities:

- A user interface that makes it easier to use and manage Group Policy.

- New WMI filtering means that you can apply policies to particular machine, or only if there is enough disk space.

- Backup, restore, import, and copy Group Policy Objects (GPOs).

- Simplified management of Group Policy-related security.

- Reporting for GPO settings and Resultant Set of Policy (RSoP) data.

- Programmatic access to the above GPO operations. Note that it is not possible to programmatically set individual policy settings within a GPO.

- Windows 8 Group Policy Preferences.

Guy Recommends 3 Free Active Directory Tools

SolarWinds have produced three Active Directory add-ons. These free utilities have been approved by Microsoft, and will help to manage your domain by:

- Seeking and zapping unwanted user accounts.

- Finding inactive computers.

- Bulk-importing new users. Give this AD utility a try, it’s free!

Download your FREE Active Directory administration tools.

RSoP Snap-in (Resultant Set of Policy)

Microsoft provides a snap-in called RSoP for showing a given combination of policy settings. I find that if you install the GPMC, then you do not really need this RSoP. However if you do need it the RSoP is intuitive to use and comes in two modes:

- Logging mode. In logging mode, the RSoP snap-in tracks the policies that you apply. In this mode, the tool shows the actual policies for a given user or computer.

- Planning mode. In planning mode, the snap-in indicates the set of policies that would be applied if you deployed the policy. You can perform what-if analyses on the user and computer; the domain, and organizational unit.

Gpupdate

I am so pleased that Windows 2000’s Secedit is now obsolete, the syntax was horrendous. Gpupdate completely replaces Secedit on Server 2003 and XP. Mostly I just use Gpupdate as a simple command on its own, occasionally I tweak it with the following switches:

/target:computer or /target:user applies only the user or computer section of your policy. Normally I would use plain Gpupdate without the optional target switch.

/logoff Useful for settings that do not apply until the user logs on again.

/boot Handy for configuration which need the computer to restart.

/force reapplies all settings.

»

Modifying Policy Inheritance

Block Inheritance

I think of Block Inheritance as the ‘anarchists setting’. This is because OU’s further down the chain can prevent settings at the domain from taking effect. The knack of using Block Inheritance is to select the OU container and not the individual policy.

Enforce Policy (No-override)

I think of Enforce Policy as ‘Big brother fights back’ this setting prevents any ‘anarchists’ from changing a setting further down the OU chain. The trick to enforcing is to right-click the individual policy, not the OU.

Fine tuning Policy Permissions – Filtering

Changing the Security permissions on policies is one of the best kept secrets of Group Policies. Microsoft call it ‘filtering’ the policy so it only applies to certain users. The default setting is ‘Authenticated Users’ Apply Group Policy. A question: is the Administrator an ‘Authenticated User’? Of course he is. This is how enthusiastic policy setters lock themselves by applying severe policies at the Domain level and forgetting that they are an authenticated User’. The secret is to remove ‘Authenticated User’ and add the groups you actually want the policy to affect.

What’s new with delegation of permissions is there is a new built-in global group called Group Policy Creator Owners. My own view is that I would confine configuring Group policies to a small select group of experts and not allow delegation of Group Policies to people in OUs. My point is that usually I am all for delegation, creating users – yes, reset passwords – excellent use of delegation, but delegate Group Policies – no.

Monitor Your Network with the Real-time Traffic Analyzer

The main reason to monitor your network is to check that your all your servers are available. If there is a network problem you want an interface to show the scope of the problem at a glance.

Even when all servers and routers are available, sooner or later you will be curious to know who, or what, is hogging your precious network’s bandwidth. A GUI showing the top 10 users makes interesting reading.

Another reason to monitor network traffic is to learn more about your server’s response times and the use of resources. To take the pain out of capturing frames and analysing the raw data, Guy recommends that you download a copy of the SolarWindsfree Real-time NetFlow Analyzer.

Assigning Software

If there is a business case for an application then create a Policy and deliver the package to the Start Menu. Techies likes this approach because they can then apply service packs and upgrades from one central place. These policies operate from the Software Settings folder. If you want everyone who logs on to use an application, then Assign it to a computer; however if the user needs special software wherever they logon, Assign it at the User Configuration folder.

If you want more information, my Active Directory eBook has much more information on Group Policies, including screen shots of how and where to configure policies.

Window 8 Group Policy Drive Maps

The modern group policy method of drive mapping does not require any scripting. In Windows Server 2008 you can launch the Group Policy Management Console and configure Drive Maps by clicking with a mouse. See more on Windows 8 Group Policy Drive Maps.

If you like this page then please share it with your friends

More Windows Server 2003 topics:

• Windows Server 2003 Roles • IIS v 6.0 Explained • Upgrade from NT 4.0 • Install Server 2003

• Active Directory – Intro • Active Directory – DNS • Group Policy in Windows 2003 • FSMO Roles

• Windows Secondary Logon Service • Windows Server 2003 OU • .NET Explained • Computer Jokes

Windows 2003 Group Policies allow the administrators to efficiently manage a group of people accessing a resource. Group policies can be used to control both the users and the computers.

They give better productivity to administrators and save their time by allowing them to manage all the users and computers centrally in just one go.

Group policies are of two types, Local Group Policy and Domain-based Group Policy. As the name suggests, Local Group Policies allow the local administrator to manage all the users of a computer to access the resources and features available on the computer. For example an administrator can remove the use of the Run command from the start menu. This will ensure that the users will not find Run command on that computer.

Domain-based Group Policies allow the domain / enterprise administrators to manage all the users and the computers of a domain / forest centrally. They can define the settings and the allowed actions for users and computers across sites, domains and OUs through group policies.

There are more than 2000 pre-created group policy settings available in Windows Server 2003 / Windows XP. A default group policy already exists. You only need to modify the values of different policy settings according to your specific requirements. You can create new group policies to meet your specific business requirements. Group policies allow you to implement:

Registry based settings: Allows you to create a policy to administer operating system components and applications.

Security settings: Allows you to set security options for users and computers to restrict them to run files based on path, hash, publisher criteria or URL zone.

Software restrictions: Allows you to create a policy that would restrict users running unwanted applications and protect computers against virus and hacking attacks.

Software distribution and installation: Allows you to either assign or publish software application to domain users centrally with the help of a group policy.

Roaming user profiles: Allows mobile users to see a familiar and consistent desktop environment on all the computers of the domain by storing their profile centrally on a server.

Internet Explorer maintenance: Allows administrators to manage the IE settings of the users’ computers in a domain by setting the security zones, privacy settings and other parameters centrally with the help of group policy.

Using Local Group Policy

Local Group Policies affect only the users who log in to the local machine but domain-based policies affect all the users of the domain. If you are creating domain-based policies then you can create policy at three levels: sites, domains and OUs. Besides, you have to make sure that each computer must belong to only one domain and only one site.

A Group Policy Object (GPO) is stored on a per domain basis. However, it can be associated with multiple domains, sites and OUs and a single domain, site or OU can have multiple GPOs. Besides this, any domain, site or OU can be associated with any GPO across domains.

When a GPO is defined it is inherited by all the objects under it and is applied in a cumulative fashion successively starting from local computer to site, domain and each nested OU. For example if a GPO is created at domain level then it will affect all the domain members and all the OUs beneath it.

After applying all the policies in hierarchy, the end result of the policy that takes effect on a user or a computer is called the Resultant Set of Policy (RSoP).

To use GPOs with greater precision, you can apply Windows Management Instrumentation (WMI) filters and Discretionary Access Control List (DACL) permissions. The WMI filters allow you to apply GPOs only to specific computers that meet a specific condition. For example, you can apply a GPO to all the computers that have more than 500 MB of free disk space. The DACL permissions allow you to apply GPOs based on the user’s membership in security groups.

Windows Server 2003 provides a GPMC (Group Policy Management Console) that allows you to manage group policy implementations centrally. It provides a unified view of local computer, sites, domains and OUs (organizational units). You can have the following tools in a single console:

- Active Directory Users and Computers

- Active Directory Sites and Services

- Resultant Set of Policy MMC snap-in

- ACL Editor

- Delegation Wizard

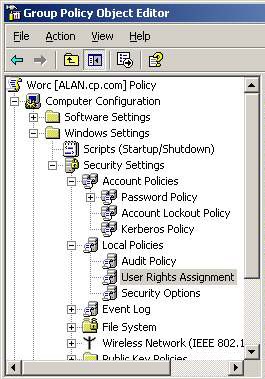

The screenshot below shows four tools in a single console.

A group policy can be configured for computers or users or both, as shown here:

The Group Policy editor can be run using the gpedit.msc command.

Both the policies are applied at the periodic refresh of Group Policies and can be used to specify the desktop settings, operating system behavior, user logon and logoff scripts, application settings, security settings, assigned and published applications options and folder redirection options.

Computer-related policies are applied when the computer is rebooted and User-related policies are applied when users log on to the computer.

Configuring a Local Group Policy

To configure a local group policy, you need to access the group policy editor. You can use Group Policy Editor by logging in as a local administrator from any member server of a domain or a workgroup server but not from a domain controller.

Sometimes this tool, or other Active directory tools that you need to manage group policy, does not appear in Administrative Tools. In that case you need to follow steps 1-10 given below to add Group Policy Editor tool in the console.

1. Click Start->Run and type mmc. The Console window appears, as shown below:

2. Select Add/remove Snap-in from the File menu.

The Add/Remove Snap-in window appears, as shown below:

3. Click Add.

4. The Add Standalone Snap-in window appears.

5. Select Group Policy Object Editor snap-in from the list.

6. Click Add and then click OK in Add/remove Snap-in window.

The Select Group Policy Object window appears, as shown below:

7. Keep the default value “Local Computer”

8. Click Finish.

The Local Computer Policy MMC appears, as shown below.

You can now set the Computer Configuration or User Configuration policies as desired. This example takes User Configuration setting.

9. Expand User Configuration node:

10. Expand Administrative Templates and then select the Start Menu and Taskbar node, as shown in Figure 7.

11. Double-click the settings for the policy that you want to modify from the right panel. In this example double-click Remove Run Menu from Start Menu.

The properties window of the setting appears as shown in the below screenshot:

12. Click Enabled to enable this setting.

Once you click on ‘OK‘, the local policy that you have applied will take effect and all the users who would log on to this computer will not be able to see the Run menu item of the Start menu.

This completes our Local Group Policy configuration section. Next section covers Domain Group Policies, that will help you configure and control user access throughout the Active Directory Domain.

Article Summary

Group Policies are an Administrator’s best friend. Group Policies can control every aspect of a user’s desktop, providing enhanced security measures and restricting access to specified resouces. Group policies can be applied to a local server, as shown on this article, or to a whole domain.

If you have found the article useful, we would really appreciate you sharing it with others by using the provided services on the top left corner of this article. Sharing our articles takes only a minute of your time and helps Firewall.cx reach more people through such services.

Back to Windows 2003 Server Section

Аннотация: В этой лекции дается обзор того, как использовать Group Policy Windows Server 2003, чтобы упростить управление и защиту клиентских машин и серверов, а также описывается, как использовать GPMC для централизованного управления развертыванием, операциями и устранением проблем Group Policy

Если вы знакомы с Group Policy Windows 2000, то обнаружите лишь несколько существенных изменений в Group Policy Windows Server 2003. Кроме того, вас должно обрадовать то, что вскоре после выпуска Windows Server 2003 компания Microsoft выпустила новое средство, которое реально упрощает использование Group Policy, — Group Policy Management Console (GPMC) в виде оснастки MMC и утилиты командной строки. Если вы переходите к Windows Server 2003 из Windows NT 4.0, то увидите, что Group Policy очень отличается от системной политики — в лучшую сторону.

В этой лекции дается обзор того, как использовать Group Policy Windows Server 2003, чтобы помочь вам в управлении и защите ваших клиентских машин и серверов, а также описывается, как использовать GPMC для централизованного управления развертыванием, операциями и устранением проблем Group Policy. Мы предполагаем, что вы переходите из Windows NT 4.0 или пока не знакомы с использованием GPMC, и представляем большинство операций Group Policy с помощью GPMC.

Если вы решили использовать Group Policy, то приобретите одно из полных руководств по развертыванию и администрированию Group Policy Windows Server 2003, где подробно описываются все средства и операции, представленные в этой лекции, а также даются основы написания скриптов для операций GPMC. Кроме того, обязательно прочитайте справочную online-информацию по Group Policy Windows Server 2003 для получения полных сведений по настройкам управления и безопасности, доступным с помощью Group Policy.

Основы Group Policy

Group Policy — это поддерживающее Active Directory средство для централизованного управления пользователями и конфигурирования компьютеров, работающих под управлением Microsoft Windows Server 2003, Microsoft Windows 2000 или Microsoft Windows XP Professional. Данное средство встроено в эти операционные системы, чтобы его можно было сразу использовать во всей организации (если вы установили Active Directory). Вы используете Group Policy, чтобы определять автоматизированные конфигурации для групп пользователей и компьютеров, включая многие настройки, связанные с реестром, опции установки программного обеспечения, скрипты входа и завершения работы, перенаправление папок, службу RIS (Remote Installation Services), Internet Explorer Maintenance и широкий охват настроек безопасности. Используйте Group Policy, чтобы облегчить управление серверными и клиентскими компьютерами с применением многих настроек, заданных специально для серверов.

В табл. 13.1 показано, как использовать различные возможности Group Policy, приведенные в порядке их представления в оснастке MMC GPOE (Group Policy Object Editor). Ниже в этой лекции будет дан обзор каждого из расширений Group Policy.

Group Policy действует путем применения настроек конфигурации, сохраненных в объекте Group Policy (GPO), который связывается с выбранным вами объектом Active Directory. GPO — это сохраненный набор настроек Group Policy, которые не только задают конфигурацию клиентских и серверных компьютеров, но также указывают для пользователей программное обеспечение, перенаправленные папки, файлы и папки для автономного использования, профили пользователей (когда они перемещаются) — в общей сложности несколько сотен опций. Объекты GPO позволяют вам централизованно управлять компьютерами и пользователями в соответствии с их местоположением в структуре Active Directory, например, в домене или организационной единице (OU), а также с местом привязки объектов GPO в этой структуре.

| Средство Group Policy | Описание |

|---|---|

| Software Installation (Установка ПО) | Централизованная установка, обновление и удаление программного обеспечения. |

| Remote Installation Services (Служба удаленной установки) | Управление Remote Installation Services (RIS). |

| Scripts (Startup/Shutdown) | Применение скриптов во время входа и завершения сеанса пользователя, а также загрузки и завершения работы компьютера. |

| Security Settings (Настройки безопасности) | Управление средствами безопасности. |

| Folder Redirection (Перенаправление папок) | Создание перенаправленных папок на сервере для управления файлами и папками пользователей. |

| Internet Explorer Maintenance | Управление Internet Explorer. |

| Offline Files and Folders (Автономные файлы и папки) | Позволяет пользователям работать с сетевыми файлами, даже когда они не подсоединены к сети. |

| Roaming User Profiles (Профили перемещающихся пользователей) | Управление профилями пользователей. |

| Administrative Templates (Шаблоны администрирования) | Управление компьютерами и пользователями с помощью настроек из реестра. |

Чтобы приступить к созданию объектов GPO, вы должны хорошо знать свою структуру Active Directory, включая местоположение в этой структуре пользователей и компьютеров, которыми вы хотите управлять.

Group Policy действует следующим образом: при каждой перезагрузке, входе пользователя или ручном принудительном обновлении с помощью Group Policy к соответствующему пользователю или компьютеру применяются настройки всех объектов GPO. Каждая настройка в объекте GPO оценивается целевыми компьютерами с учетом иерархической структуры Active Directory, как это описано ниже в разделе «Обработка и наследование при использовании Group Policy«.

Таким образом, вы задаете конфигурацию пользователя или компьютера только один раз, и затем система Windows XP, Windows 2000 или Windows Server 2003 реализует вашу конфигурацию на всех клиентских компьютерах, пока вы не измените ее. С этого момента настройки Group Policy продолжают реализоваться автоматически, они имеют приоритет по сравнению настройками из реестра или из пользовательского интерфейса и изменяются без вашего вмешательства. При возникновении какого-либо конфликта, например, вы задали определенную конфигурацию Internet Explorer, а локальный пользователь задает другие настройки, Group Policy переопределяет эти локальные настройки при входе, загрузке, во время нормально запланированных обновлений или когда вы запускаете принудительное обновление с помощью Group Policy.

Все настройки Group Policy в расширении Administrative Templates Group Policy реально записываются в специальные разделы реестра для Group Policy. Для настроек, которые конфигурируются где-либо еще с помощью оснастки GPOE (например, Software Installation, Security Settings или Scripts), используются различные методы их применения. Используя GPOE, вы можете задавать реестр машины, указывать путь в сети к разделяемым ресурсам на сервере или к автоматической загрузке ПО, и т.д. — все это из одного интерфейса управления, который автоматически применяет эти настройки в соответствии с регулярным расписанием. Используя бесплатную консоль управления Group Policy Management Console (GPMC), вы можете централизованно управлять всеми аспектами Group Policy, включая создание объектов GPO, привязку объектов GPO, делегирование управления Group Policy и добавление включаемых с помощью Group Policy скриптов, за исключением конкретного конфигурирования объектов GPO. Но вы можете даже запускать GPOE из GPMC,

выделив какой-либо объект GPO и выбрав затем команду Edit.

Несколько объектов GPO можно присоединять к одному сайту, домену или OU, и один объект GPO можно присоединять к любому числу сайтов, доменов или OU. Присоединяя объекты GPO к сайтам, доменам или OU Active Directory, вы можете задавать настройки Group Policy для любой нужной части организации. Иными словами, вы можете создать один объект GPO, который управляет каждым компьютером и каждым пользователем вашей компании, или создать по одному GPO для каждой OU, чтобы задать различные конфигурации для каждой из этих OU. Кроме того, вы можете сделать и то, и другое, а применение будет происходить в зависимости от иерархии Active Directory. Использование этих возможностей Group Policy для переопределения настроек см. ниже в разделе «Обработка и наследование при использовании Group Policy«.

Детали каждой настройки Group Policy можно видеть в оснастке GPOE в режиме расширенного представления (Extended view), который используется по умолчанию; если он не включен, щелкните на вкладке Extended. Этот текст можно также увидеть в панели Properties вкладки Explain (Описание) для соответствующей настройки Group Policy. Если вы хотите видеть все описания в одном месте, то можете непосредственно открыть соответствующий файл оперативной справки Windows из командной строки, набрав hh и имя этого help-файла. В табл. 13.2 приводится список связанных с Group Policy help-файлов, имеющихся в Windows Server 2003.

На компьютере с Windows XP Professional вы увидите настройки только для Windows 2000 и Windows XP Professional. На компьютере с Windows Server 2003 вы увидите настройки для Windows 2000, Windows XP Professional и Windows Server 2003. Эти help-файлы часто содержат ссылки на другие help-файлы, содержащиеся в этом списке, поэтому вам не обязательно возвращаться в командную строку после того, как вы запустили один из них.

Поскольку многие настройки (и некоторые help-файлы [ .chm -файлы]) недоступны по умолчанию в Windows XP, установите Windows Help с установочного CD Windows Server 2003 на любых административных компьютерах, работающих под управлением Windows XP Professional.

| Настройки, описанные в help-файле | Имя или имена help-файлов |

|---|---|

| Большинство административных шаблонов | system.chm |

| Настройки безопасности | secsetconcepts.chm, spolsconcepts.chm, secsettings.chm |

| Шаблоны безопасности | sceconcepts.chm |

| Консоль управления Group Policy (GPMC) | spconcepts.chm, gpmc.chm |

| Политики ограничения ПО | safer.chm, saferconcepts.chm |

| Настройки NetMeeting | conf1.chm |

| Настройки для Internet Explorer | inetres.chm |

| Политики беспроводной сети (IEEE 802.11) | infrared.chm |

| Автономные файлы и папки | offlinefolders.chm |

| Автоматические обновления | wuau.chm |

| Настройки Windows Media Player | wmplayer.chm |

Требования к использованию Group Policy

Когда использовалась система Windows NT, управление Windows-компьютерами осуществлялось с помощью системной политики или путем постоянных изменений в реестре ваших клиентов. Системная политика основывается на настройках реестра, задаваемых с помощью System Policy Editor, Poledit.exe. С появлением Group Policy в Windows 2000 управление стало намного более гибким, и, кроме того, стало намного проще выполнять «очистку» путем отсоединения объектов GPO от контейнеров Active Directory, удаления старых GPO и создания новых, применение которых происходит позже на этапе обработки (путем переопределения более ранних настроек).

Во-первых, если вы собираетесь использовать Group Policy, то запомните, что соответствующие клиентские компьютеры и серверы должны работать под управлением Windows 2000 (Professional или Server), Windows XP Professional или Windows Server 2003. Если в вашей сети есть более ранние системы, то на них не влияет Group Policy.

Поскольку Group Policy работает с полностью уточненными доменными именами (FQDN), то для соответствующей обработки Group Policy в вашем лесу должна действовать DNS, а не только NetBIOS. Кроме того, поскольку клиентские или целевые компьютеры должны отправлять сигнал ping контроллерам домена в вашей

сети, не отключайте протокол ICMP. Если целевые компьютеры не могут делать это, то обработка Group Policy не выполняется.

Для применения Group Policy вам нужно использовать Active Directory. Вы можете использовать Group Policy для управления серверами и клиентскими компьютерами; на самом деле Group Policy содержит много настроек, относящихся к компьютерам-серверам. Если у вас не создана структура Active Directory, то вы не можете использовать большинство средств, связанных с Group Policy (хотя вы можете конфигурировать локальные объекты Group Policy по отдельности для каждой машины), и совсем не можете использовать Group Policy для централизованного управления компьютерами и пользователями.

Ваше развертывание Group Policy обязательно должно основываться на структуре вашего каталога Active Directory, особенно на географическом местоположении сайтов и физическом размещении контроллеров домена. В частности, следует учитывать скорость репликации, поскольку сложные объекты GPO могут иметь очень большие размеры. Иначе говоря, не пытайтесь использовать один GPO для географически разбросанных сетей. Планируйте Group Policy соответствующим образом, то есть создавайте новые GPO для каждой организационной единицы (OU) в домене, который охватывает несколько сайтов, или копируйте эти GPO в удаленные сайты, домены и OU с помощью консоли управления Group Policy (GPMC).

Только администраторы домена или предприятия могут создавать и присоединять объекты GPO, хотя вы можете делегировать эту задачу другим пользователям. Более подробную информацию по делегированию задач Group Policy см. ниже в разделе «Делегирование управления Group Policy».

Новые пользовательские и компьютерные учетные записи создаются по умолчанию в контейнерах CN=Users и CN=Computers. К этим контейнерам нельзя непосредственно применить Group Policy. Однако в Windows Server 2003 включены два новых средства, выполняющие эту задачу: Redirusr.exe (для пользовательских учетных записей) и Redircomp.exe (для компьютерных учетных записей). Они применяют Group Policy к новым пользовательским и компьютерным учетным записям. Вы можете увидеть их в <windir>system32. Запускайте Redirusr.exe и Redircomp.exe по одному разу для каждого домена, указывая, в каких OU нужно создать новые пользовательские и компьютерные учетные записи. Вы можете затем управлять этими учетными записями с помощью Group Policy. Microsoft рекомендует присоединять объекты GPO с высоким уровнем безопасности к организационным единицам, которые вы используете для новых учетных записей. В статье Q324949 Microsoft Knowledge

Base, «Redirecting the Users and Computers Containers in Windows Server 2003

Domains» дается более подробная информация по использованию этих средств и перенаправлению новых учетных записей.

Возможно, вы считаете (или слышали), что управлять Group Policy трудно, что странно для средства, которое является инструментом управления! Хотя Group Policy может сэкономить вам массу времени и усилий, позволяя одновременно конфигурировать много компьютеров, особенно по мере накопления практики, сам по себе этот инструмент не настолько прост, чтобы его можно было использовать с первой секунды. Компания Microsoft прислушалась к нашим сетованиям и создала консоль управления GPMC (в виде оснастки MMC и средства командной строки), которая намного упрощает использование Group Policy. Прежде чем приступить к дальнейшей работе, обязательно загрузите GPMC с веб-сайта Microsoft:

http://www.microsoft.com/windowsserver2003/gpmc/default.mspx.

Взаимодействие с более ранними операционными системами

Вам не стоит отказываться от самых новых настроек Group Policy, которые поставляются вместе с административными шаблонами Windows Server 2003 ( .adm -файла-ми), поскольку они не только поддерживают новые операционные системы, но также содержат поддержку для операционных систем Windows 2000. Если вы применяете объект GPO Windows Server 2003, например, к машине Windows 2000, где определенная настройка не поддерживается, то буквально ничего не происходит. Машина Windows 2000 просто игнорирует эту настройку. Чтобы увидеть, какие настройки поддерживаются в каких системах, нужно выбрать настройку в GPOE и затем посмотреть, что говорится в секции Requirements (Требования).

Если в вашей организации используются все виды систем Windows, то вам нужно учесть несколько вопросов, прежде чем использовать Group Policy.

Во-первых, машины, работающие под управлением Windows NT, Windows 95, Windows 98 или Windows XP Home Edition, не могут обрабатывать объекты GPO. Если какой-либо из этих компьютеров содержится в одном из контейнеров Active Directory, то на него не влияют обычные настройки административных шаблонов Group Policy Administrative Templates, а также большинство настроек, связанных с Group Policy. Для управления этими компьютерами используйте системную политику — даже в современных доменах Active Directory и даже в тех случаях, когда присоединили объекты GPO к этим доменам.

Все машины, работающие под управлением Windows 2000, Windows XP Professional или Windows Server 2003, поддерживают Group Policy. Для управления этими машинами вы можете использовать объекты GPO Windows 2000 или Windows Server 2003, но использование последних дает больше возможностей. Просто следите, какие настройки поддерживаются в каких системах, чтобы для вас не было неожиданностью, если конфигурация, действующая в Windows XP Professional, не срабатывает в Windows 2000.

Чтобы использовать в полной мере возможности Group Policy, и компьютерные, и пользовательские учетные записи должны быть включены в домены Windows 2000 или Windows Server 2003 (предпочтительно, если вы хотите использовать самые новые средства Group Policy из Windows Server 2003). Если компьютерная учетная запись находится в домене Windows NT, а пользовательская учетная запись — в домене Windows 2000 или Windows Server 2003, то при входе соответствующего пользователя обрабатывается только компьютерная системная политика. После входа пользователя применяется только пользовательская часть конфигурации Group Policy. Если пользовательская учетная запись находится в домене Windows NT, то системная политика является единственным набором политик, обрабатываемым для этой учетной записи.

И наоборот, если компьютерная учетная запись находится в домене Windows 2000 или Windows Server 2003, а пользовательская учетная запись — в домене Windows NT, то во время загрузки обрабатывается только компьютерная часть Group Policy. При входе пользователя применяется пользовательская системная политика.

И, наконец, когда и компьютерная, и пользовательская учетные записи являются частью домена Windows NT, применяется только системная политика, даже если соответствующие машины работают под управлением Windows 2000, Windows XP или Windows Server 2003.

It’s a four step process!. You can refer to my previous article if you want to understand about GPPs. In this post, I will take through the practical steps required for implementing Group Policy Preferences in a Windows 2003 Domain based environment. I am not going to talk about configuring any granular settings in GPPs but I will give you idea about introducing GPP infrastructure into your environment.

Step-1 : Install Group Policy Preference client side extensions(CSE) & XMLLite

GPP CSE: You need to deploy the GPP CSE package to all computers which are running with alteast Windows XP SP2/Windows 2003 SP1. This is to make your legacy operating systems understand the new GPP settings. Below are the download locations for GPP CSEs for different OS versions.

Similarly you need to install XMLLite Low lever parser on computers which are running with atleast Windows XP SP2 or Windows 2003 SP1. Download location is available here.

Step-2: Install a Windows Vista/Windows 7 Computer into your domain.

Configuration of GPPs is only possible through GPMC installed on Windows Vista/Windows 7 computer. Install one of these operating system on one computer in your network and add it to your domain.

Step-3: Install Remote Server Administration Tool kit

Based on the OS version(vista/Windows 7) your have installed, download appropriate RSAT and install it. After the installation, you need to enable the GPMC feature.

RSAT download links:

- Windows 7

- Windows Vista

Follow the below steps for enabling GPMC..

a) Go to Control Panel

b) Switch the view to “small icons” and select the “program and features” option from control panel. This opens below windows.

c) Select “Turn Features On or Off” option from above screen and you will ne presented to with a window to select the features.

d) Navigate to “Remote Server Administration Tools” node and select “Group Policy Management Tools” check box like shown below and click on OK.

e) This completes configuring the features

Step-4: Start Configuring GPPs

Now we are done with setup. Go Start-> Run -> type “gpmc.msc” on Windows 7/vista machine to bring up the GPMC management console. Now create a new GPO for desired OU and click on Edit. Now the GPO editor will contain two sections, “Policies” and “Preferences” under User and Computer settings. And need less to say that GPP settings can be configured from “Preferences” section.