Здравствуйте уважаемые читатели блога.

Сегодня рассмотрим тему ограничение количества сессий TCP/IP для Windows.

В ОС Windows XP SP2(x86,x64)/SP3, 2003 Server SP1(x86)/SP2(x86,x64), Vista без SP(x86,x64) и с SP1(x86,x64) существует ограничение на количество одновременных попыток сетевых подключений, установленное в режим 10.

В Windows 7 Professional, основная проблема в том, что количество одновременных подключений tcp ip в этой системе равно 20. Весьма распространено заблуждение о том,

что ограничено максимальное количество соединений вообще.

Попытка подключения

Для установления TCP соединения локальный компьютер сперва посылает удалённому

компьютеру приглашение к соединению (так называемый SYN пакет).

Состояние, в котором при этом находится локальный компьютер, называют

полуоткрытым соединением (англ. half-open connection) или попыткой подключения

(англ. connection attempt).

Далее в зависимости от ответа удалённого компьютера полуоткрытое соединение либо

закрывается, либо переходит в нормальное установленное TCP соединение.

В чем суть ограничения

Ограничение заключается в том, что компьютеру не разрешается иметь более 10

одновременных полуоткрытых исходящих соединений. При достижении предела

новые попытки подключений ставятся в очередь.

Таким способом, фактически ограничена скорость подключения к другим компьютерам.

На количество установленных соединений жесткого предела в системе нет. Кроме

того, ограничение никак не затрагивает входящие соединения.

Ограничение введено компанией Microsoft в попытке замедлить распространение

вирусов с зараженного компьютера, а также ограничить возможности участия

компьютера в DoS — атаках.

Как проверить срабатывание ограничения

Чтобы проверить, срабатывает ли на вашем компьютере это ограничение, загляните в

Event Viewer (например через Control Panel — Administrative Tools; или

Пуск — Выполнить — EventVwr.msc).

Каждое сообщение «EventID 4226: TCP/IP has reached the security limit

imposed on the number of concurrent TCP connect attempts» говорит о том, что ограничение сработало.

Причем в XP это реализовано на уровне системного файла TCPIP.SYS, который необходимо патчить с помощью программы: EventID 4226 Patcher Version2.23d, которая увеличит это число до 50.

Как снять ограничение

Для того чтобы увеличить до максимума число возможных сессий в виндовой сетке, следует сделать следующее: запустить глобальные политики: CTRL+R — gpedit.msc

—Конфигурация компьютера — Конфигурация Windows — Параметры безопасности — Локальные политики — Параметры безопасности — Интерактивный вход в систему — выставляем его в 0 (отключение ограничения)

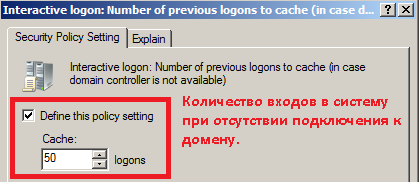

Значение этого параметра «0» отключает кэширование данных входа. При любом значении большем 50 кэшируется, только 50 попыток входа в систему.

или же внести правки в следующий ключ реестра:

HKEY_LOCAL_MACHINESoftwareMicrosoftWindows

NTCurrentVersionWinlogonCachedLogonsCount

изменив значение CachedLogonsCount на 50 или 0

В Vista SP2 и Windows 7 это ограничение уже было убрано из драйвера протокола, но в системе имеется ограничение на использование сетки для шаринга и печати, установленное в 20 соединений.

Также максимальное число входящих подключений к IIS, которое можно настроить через ключ реестра:HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParametersTcpNumConnections (тип: DWORD, задав его от 5000 до 65536).

или же с помощью программы: EventID 4226 Patcher Version 2.23d, которая увеличит это число до 50.

От чего зависит скорость TCP/IP — соединения, Вы можете узнать здесь

Как устранить ошибки в TCP/IP — сетях читайте далее

Надеюсь эта статья поможет разобраться Вам с количеством одновременных подключений TCP/IP соединений. Подписывайтесь на обновления блога.

Прочитано:

2 961

Если у Вас в организации сотрудники часто бывают в пределах офиса и соответственно при входе на свой ноутбук пользователь получает следующее сообщение – “Не удалось установить связь с сервером и получить параметры входа в систему. Вход выполнен с помощью локально сохранённой информации об учетной записи. Если информация учетной записи была изменена со времени последнего входа в систему, эти изменения не отразятся в этом сеансе” . Если контроллер домена недоступен и учётных данных пользователя в кэше нет, пользователь получает следующее сообщение. Из ходя из этого пользователь должен хоть, раз успешно зайти в свою систему в сети домена.

Не удалось выполнить вход в систему, поскольку домен <ИМЯ_ДОМЕНА> недоступен

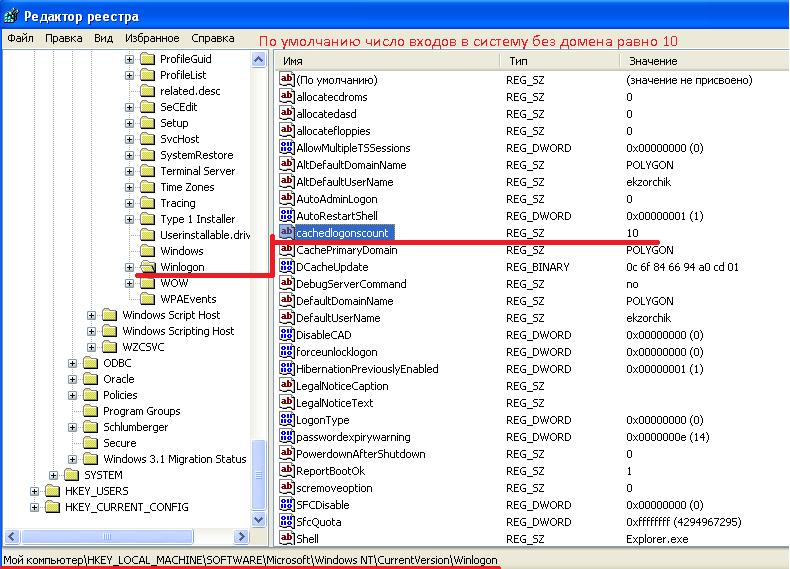

По умолчанию в домене, число входов на рабочую станцию в отсутствии связи с домен контроллером равно 10 раз вне зависимости, какая у Вас используется операционная система (Windows XP, Windows 7 и более старшие модели)

HKEY_LOCAL_MACHINESoftwareMicrosoftWindows NTCurrent VersionWinlogon

ValueName: CachedLogonsCount

REG_SZ: 10

Запущенный редактор реестра (Win + R и набрать regedit) для просмотра текущего значения:

Специально для таких сотрудников рекомендую создать отдельное подразделение (OU) в домене и поместить в неё имена компьютеров. И увеличить это значение до максимально возможного, т.е. пятидесяти (50).

Заходим на домен контроллер (dc1.polygon.local) под учётной записью ekzorchik (входит в группу Domain Admins).

Запускаем оснастку управления групповыми политиками – Group Policy Management:

«Start» – «Control Panel» – «Administrative Tools» – «Group Policy Management», далее развернём узел «Group Policy Objects» (Объекты групповой политики)

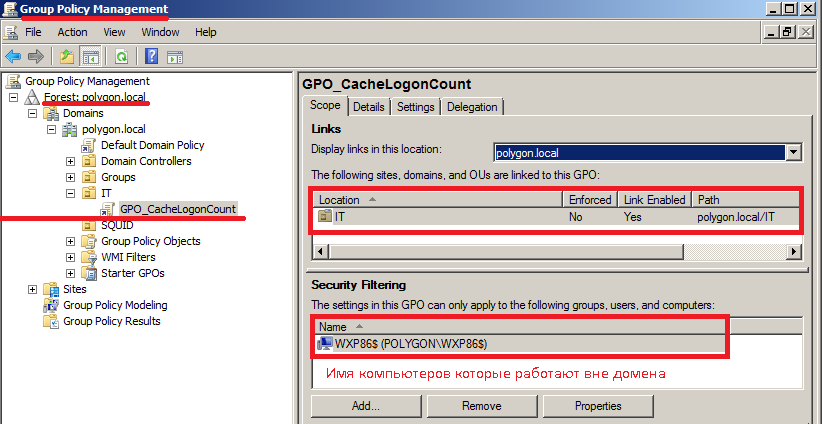

В моём случае это будет подразделение IT (в Вашем случаем создавайте/выбирайте нужное Вам).

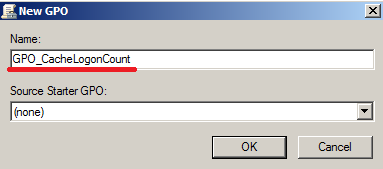

Создадим групповую политику и назовём её: GPO_CacheLogonCount.

И так у нас создан шаблон, который по умолчанию привязан к контейнеру IT и применяем на всех пользователей прошедших проверку (Authenticated Users), но т.к. у нас отдельное подразделение добавим конкретно те имена компьютеров, которые работает вне домена с ноутбуками.

Должно получиться вот так:

Location: IT

Security Filtering: WXP86.polygon.local – станция которая обладаем возможности работать вне домена (ноутбук).

Заметка: Для удобства рабочие станции можно объединять в группы.

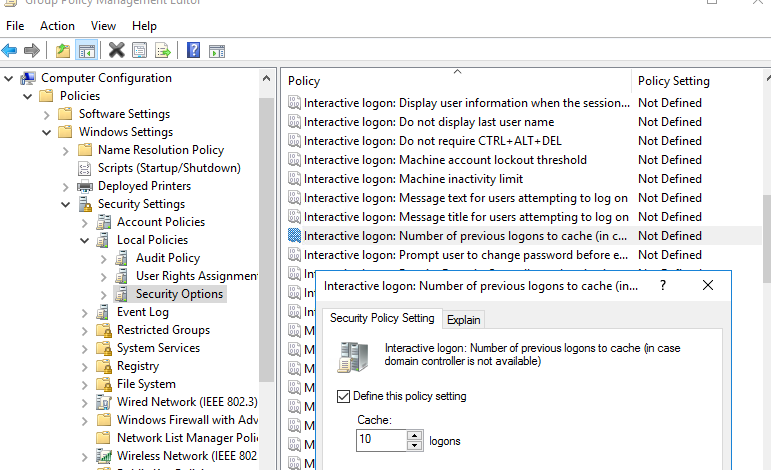

Т.к. политика будет распространяться на компьютеры, то редактируем соответствующий раздел:

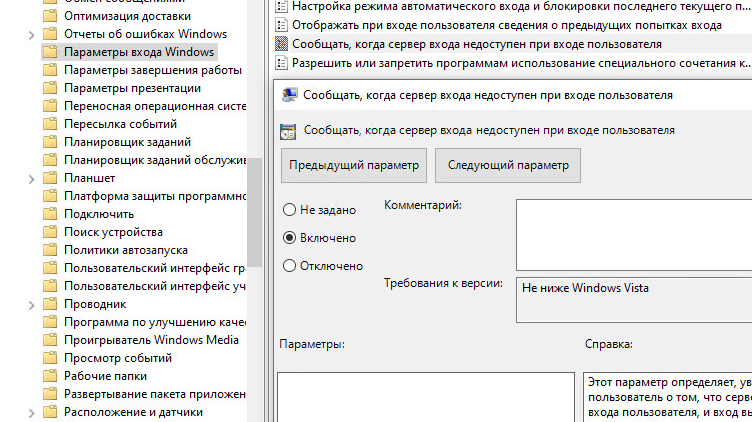

«Computer Configuration» –«Policies» – «Windows Settings» – «Security Settings» – «Local Policies» – «Security Options» – «Interactive Logon: Number of previous logons to cache (in case domain controller is not available)» (Интерактивный вход в систему: количество предыдущих подключений к кэшу (в случае отсутствия доступа к контроллеру домена)

Все политика настроена. Чтобы все изменения применились, следует перезагрузить компьютер, чтобы изменения вступили в силу.

Значение поменялось:

И так, что мы имеем, увеличено количество входа в рабочую станцию вне офиса. А политикой мы разграничиваем тем сотрудникам, которые имеют согласование начальства работать удалённо или в командировках. Надеюсь, данный материал будет полезен всем заинтересованным лицам. На этом всё, удачи!!!

Компьютер под управлением Windows по умолчанию кэширует данные 10-ти последних удачных регистрации. Это число может изменяться в пределах от 0 до 50.

1. Запустите редактор системного реестра (REGEDIT.EXE).

2. Перейдите в раздел HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon.

3. В меню Правка (Edit) выберите команду Создать > Строковый параметр (New > String Value).

4. Введите имя записи CachedLogonsCount и нажмите клавишу <Enter>.

5. Дважды щелкните на новой записи и введите значение от 0 до 50. Значение 0 означает, что кэширование регистраций не производится, а 50 — что будут кэшированы 50 последних удачных регистраций. Щелкните на кнопке OK.

6. Закройте редактор системного реестра.

7. Перезагрузите компьютер.

Если кто-либо попытается зарегистрироваться на недоступном контроллере домена, и данные об этой регистрации будут кэшированы, появится следующее сообщение:

A domain controller for your domain could not be contacted. You have been logged on using cached account information. Changes to your profile since your last logged on may not be available.

Тем не менее, пользователь будет успешно зарегистрирован. Если же информация о пользователе не кэшируется, на экран будет выведено такое сообщение:

The system cannot log you on now because the domain <домен> is not available.

При этом в регистрации будет отказано.

Когда доменный пользователь входит в Windows, по умолчанию его учетные данные (Cached Credentials: имя пользователя и хэш пароля) сохраняются на локальном компьютере. Благодаря этому, пользователь сможет войти на локальный компьютер, даже если контроллеры домена AD недоступны, выключены или на компьютере отключен сетевой кабель. Функционал кэширования учетных данных доменных аккаунтов удобен для пользователей ноутбуков, которые могут получить доступ к своим локальным данным на компьютере, когда нет доступа к корпоративной сети.

Содержание:

- Сохраненный кэш доменной учетной записи в Windows

- Настройка Cached Credentials с помощью групповых политик

- Безопасность кэшированных учетных данных в Windows

Сохраненный кэш доменной учетной записи в Windows

Вход на компьютер под кэшированными данными для пользователя доступен, если он ранее хотя бы один раз авторизовался на этом компьютере, и пароль в домене не был сменен с момента входа. Пароль пользователя в cashed credentials никогда не истекает. Если доменная политика паролей вынудит пользователя изменить пароль, сохраненный пароль пользователя в локальном кэше компьютера не изменится, пока пользователь не войдет на компьютер под новым паролем. Т.е. если пароль пользователя в AD был изменен после последнего входа на компьютер, и компьютер находился все время в офлайн режиме без доступа в сеть, то пользователь сможет войти на этот компьютер под старым паролем.

Если домен Active Directory недоступен, Windows проверяет, что введенные имя пользователя и пароль соответствуют сохраненному локальному хэшу и разрешает локальный вход на компьютер.

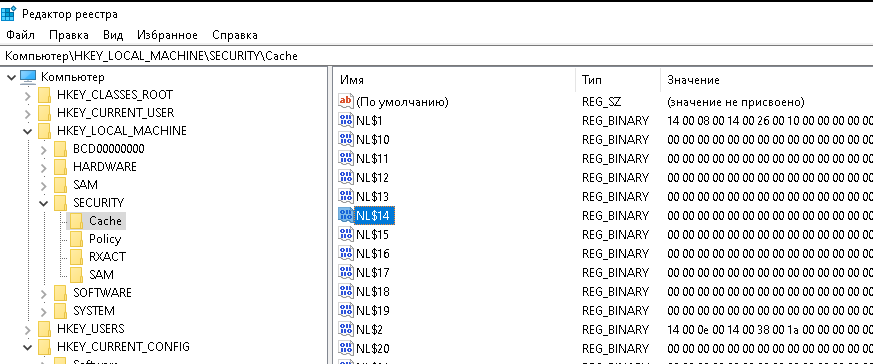

Сохраненные пароли хранятся в ветке реестра HKEY_LOCAL_MACHINESecurityCache (файл %systemroot%System32configSECURITY). Каждый сохранённый хэш содержится в Reg_Binary параметре NL$x (где x – индекс кэшированных данных). По умолчанию даже у администратора нет прав на просмотр содержимого этой ветки реестра, но при желании их можно легко получить.

В реестр сохраняет хэш пароля, модифицированный с помощь salt, созданной на основе имени пользователя.

Очистка значения параметра NL$x приведет к удалению кэшированных данных.

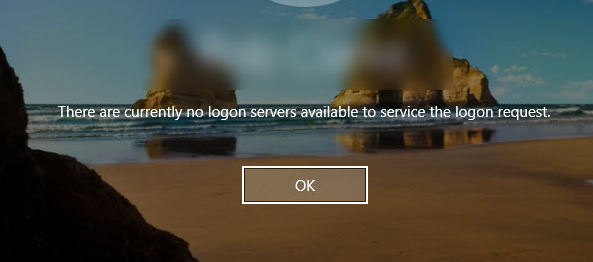

Если в локальном кэше для пользователя нет сохранённых учетных данных, то при входе на офлайн компьютер, появится сообщение:

There are currently no logon servers available to service the logon request.

Отсутствуют серверы, которые могли бы обработать запрос на вход в сеть.

Настройка Cached Credentials с помощью групповых политик

С помощью параметров групповых политик вы можете задать количество уникальных пользователей, чьи учетные данные могут быть сохранены в локальный кэш на компьютерах домена. Чтобы данные попали в кэш, пользователь должен хотя бы один раз залогиниться на компьютер.

По-умолчанию в Windows 10 /Windows Server 2016 сохраняются учетные данные для 10 пользователей. Чтобы изменить это количество, используется параметр GPO Interactive logon: Number of previous logons to cache (in case domain controller is not available) (Интерактивный вход в систему: количество предыдущих подключений к кэшу в случае отсутствия доступа к контроллеру домена), который находится в разделе Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Local Policies -> Security Options. Можно задать значение от 0 до 50.

Этот параметр также можно настроить с помощью REG_SZ параметра реестра CashedLogonsCount из ветки HKLMSoftwareMicrosoftWindows NTCurrentVersionWinlogon

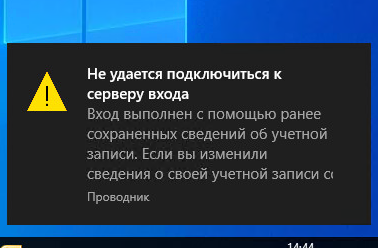

При входе под сохраненными данными, пользователь не видит, что контроллер домена не доступен. С помощью GPO можно вывести уведомление о входе под кэшированными данными. Для этого нужно включить политику Report when logon server was not available during user logon (Сообщать, когда сервер входа недоступен при входе пользователя) в разделе Compute configuration -> Policies -> Administrative templates -> Windows Components -> Windows Logon Options.

В этом случае при входе пользователя в трее будет появляться уведомление:

Не удается подключиться к серверу входа (контроллеру домена). Вход выполнен с помощью ранее сохраненных сведений об учетной записи.

A domain controller for your domain could not be contacted. You have been logged on using cached account information. Changes to your profile since you last logged on might not be available.

Эту настройку можно включить через реестр:

HKEY_LOCAL_MACHINE/SOFTWARE/Microsoft/Windows NT/Current Version/Winlogon

- ValueName: ReportControllerMissing

- Data Type: REG_SZ

- Values: TRUE

Безопасность кэшированных учетных данных в Windows

Локальное кэширование учетных данных несет ряд рисков безопасности. Злоумышленник, получив физический доступ к компьютеру/ноутбуку с кэшированными данными, может с помощью брутфорса расшифровать хэш пароля (тут все зависит от сложности и длины пароля, для сложных паролей время подбора огромное). Поэтому не рекомендуется использовать кеширование для учетных записей с правами локального администратора (или, тем более, доменного администратора).

Для уменьшения рисков безопасности, можно отключить кэширование учетных записей на офисных компьютерах и компьютерах администраторов. Для мобильных устройств желательно уменьшить количество кэшируемых аккаунтов до 1. Т.е. даже если администратор заходил на компьютер и его учетные данные попали в кэш, при входе пользователя-владельца устройства, хэш пароля администратора будет удален.

Для доменов с функциональным уровнем Windows Server 2012 R2 или выше можно добавить учетные записи администраторов домена в группу Protected Users. Для таких пользователей запрещено локальное сохранение кэшированных данных для входа.

Можно создать в домене отдельные политики по использованию кэшированных учетных данных для разных устройств и категорий пользователей (например, с помощью GPO Security filters, WMI фильтров, или распространению настроек параметра реестра CashedLogonsCount через GPP Item level targeting).

Для мобильных пользователей –

CashedLogonsCount = 1

Для обычных компьютеров –

CashedLogonsCount = 0

Такие политики снизят вероятность получения хэша привелигированных пользователей с персональных компьютеров.

Microsoft Windows 7 Registry – CachedLogonsCount

Windows 7 Registry – CachedLogonsCount

A security hack sounds like an oxymoron. However, I once had a client who wanted to improve their laptop security, for them, minimizing cached logons was the answer.

The default number of cached logons for a client such as Windows 7 is 50 (10 in Vista). With a quick registry edit of CachedLogonsCount, we can reduce this to value zero. My client had laptops which operated on an Active Directory domain, and they did not want users (or hackers) to logon unless the laptop could authenticate with a domain controller. Since there is no GUI to reset the cached logons, this is a job for a registry tweak.

Topics for Windows 7 CachedLogonsCount

- First Objective to Reach the Winlogon Registry Folder

- Second Objective to set the CachedLogonsCount value = 0

- Key Learning Points

- See CachedLogonsCount in Vista

- Windows 8 Registry Hacks

♦

First Objective to Reach the Winlogon Registry Folder

I have divided our task into two parts. Our first task is to find the correct part of the registry; our second task is to edit the actual registry value.

Method 1) Flashy. Launch Regedit, click on the Edit menu and then select ‘Find’. Now type Winlogon in the ‘Find what:’ dialog box. Put a tick in only the ‘Keys’ box, see screenshot to the right. The purpose of this technique is to navigate to the folder containing CachedLogonsCount as quickly as possible.

Note: If you don’t tick ‘Match whole string only’, you may have to press F3 two or three times until you see the following path at the very bottom of the regedit screen:

HKEY_LOCAL_MACHINESoftwareMicrosoftWindows NTCurrentVersionwinlogon

Method 2) Safe and sure. If Method 1 fails, then here is an alternative method, launch regedit and manually drill down to:

HKLM**SoftwareMicrosoftWindows NTCurrentVersionwinlogon.

** HKLM is an abbreviation of HKEY_LOCAL_MACHINE, and HKCU is shorthand for HKEY_CURRENT_USER. These acronyms are so well-known that you can even use them in .reg files, Vista will understand and obey the registry instruction.

Second Objective to Set the CachedLogonsCount value = 0

The default value for the cached logons count is 50. Our job is to edit this REG_SZ value from 50 to zero. Before you go any further, check the path; there are at least four instances of ‘Winlogon’ in the registry.

Let us assume that you have reached: HKEY_LOCAL_MACHINESoftwareMicrosoftWindows NTCurrentVersionwinlogon. The next task is to double-click CachedLogonsCount. If this setting is not present, no worries, just right-click in the right hand pane, and create a new REG_SZ called CachedLogonsCount.

For greater security, double-click and change the value for CachedLogonsCount to 0 (zero). Alternatively, to give a laptop the maximum cached logons when it is away from its domain controller, set the value = 50 (maximum number)

CachedLogonsCount

Key Learning Points

- Were you able to master: Find – ‘Keys’?

- Do you find the CachedLogonsCount value in HKCU** or HKLM?

Answer: HKLM - Do you have to add a value, or modify an existing setting?

Answer: Modify changing 50 –> 0. - Is it a String Value or a DWORD?

Answer: REG_SZ (String value). - Do you need to Restart, or merely Logoff / Logon?

Answer: Restart - This example merely edits an existing value.

- Tip: F3 speeds up searching when using ‘Find’.

** HKLM is an abbreviation of HKEY_LOCAL_MACHINE, and HKCU is shorthand for HKEY_CURRENT_USER. These acronyms are so well-known that you can even use them in .reg files, Vista will understand and obey the registry instruction.

»

Windows 7 CashedLogonsCount Summary

The default number of cached logons for Windows 7 is fifty. With a quick registry edit of CachedLogonsCount, we can reduce this to value zero. Because there is no convenient GUI to reset the cached logons, this is a job for a registry tweak.

If you like this page then please share it with your friends

More Windows 7 Registry Tweaks

- Gpedit – Local Group Policy Editor

- Editing the Windows 7 Registry with PowerShell

- PaintDesktopVersion (Build Number)

- Change the Name of a Windows 7 Computer

with LocalizedString - Hide User From Welcome Screen

- RegisteredOwner – Windows 7 Registry Hack

- NoDriveTypeAutoRun

- Delete Roaming Profile Cache

- Windows 7 .Reg Files Examples

- Performance Monitoring

- Windows Version 7 Home

- Windows 7 Registry Tweaks

- Windows 7 Auto Logon

- Windows 7 AutoPlay

- Windows 7 Remove Shortcut Arrow

- Free Tool: Permissions Monitor

About The Author

Guy Thomas

- Remove From My Forums

-

Вопрос

-

Создал образ Windows 7 с нужными мне программами и установками. Программы ставил из сети, с использованием учетки mydomainuser. Выполнил sysprep. После развертывания образа на клиентские машины, если сменить пароль на mydomainuser, не применяются GP, а

в логах регистрируется:«Пароль, хранящийся в диспетчере учетных данных, является неправильным. Это может быть вызвано тем, что пользователь изменил пароль с этого или другого компьютера. Для решения проблемы откройте диспетчер учетных данных на панели управления и снова введите

пароль для учетных данных mydomainuser.»В диспетчере учетных данных нет данных этого пользователя не под одной из локальных и доменных учетных записей.

user controlpassword2 — тоже пусто.

Как очистить кэш паролей?