Предмет: Информатика,

автор: baranovcab

Ответы

Автор ответа: Yarick16Developer

4

Ответ:

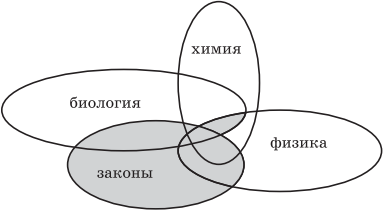

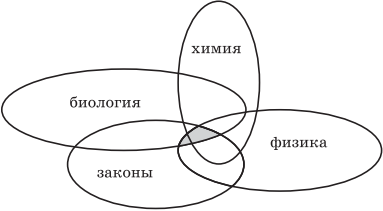

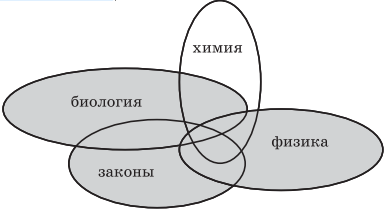

2.3.4

Объяснение:

Предыдущий вопрос

Следующий вопрос

Интересные вопросы

Предмет: Физика,

автор: silverveb36

Помогите пожалуйста очень срочно

Найти M груза который делает 20 колебаний за 40секунд на пружине с жесткостью 200H/М

3 года назад

Предмет: Математика,

автор: gggvains

Срочно пожалуйста, вычислить интегралы.

Фото прикрепил!)

3 года назад

Предмет: Математика,

автор: parasat1234567890

Теңдеуді шеш: 2(11х –5)–17х = 55

3 года назад

Предмет: Математика,

автор: ДианаГабитова

какую часть кг составляет 45 гр представить ответ в виде несократимой дроби

6 лет назад

Предмет: Алгебра,

автор: Nika2501

помогите решить -5(0,8-1,2)=x+7,2

6 лет назад

Скачать материал

Скачать материал

- Сейчас обучается 86 человек из 30 регионов

- Сейчас обучается 43 человека из 21 региона

Описание презентации по отдельным слайдам:

-

1 слайд

Иерархическая сеть Windows Server 2003 и Windows XP. Маршрутизация.

-

2 слайд

В чем отличие между одноранговой сетью и иерархической?

Одноранговая сеть представляет собой сеть равноправных компьютеров – рабочих станций, каждая из которых имеет уникальное имя и адрес. Все рабочие станции объединяются в рабочую группу.

В одноранговой сети нет единого центра управления – каждая рабочая станция сети может отвечать на запросы других компьютеров, выступая в роли сервера, и направлять свои запросы в сеть, играя роль клиента. -

3 слайд

Пример одноранговой компьютерной сети

-

4 слайд

Одноранговые сети являются наиболее простым для монтажа и настройки, а также дешевым типом сетей. Для построения одноранговой сети требуется всего лишь несколько компьютеров с установленными клиентскими ОС, и снабженных сетевыми картами. Все параметры безопасности определяются исключительно настройками каждого из компьютеров.

К основным достоинствам одноранговых сетей можно отнести:

простоту работы в них;

низкую стоимость, поскольку все компьютеры являются рабочими станциями;

относительную простоту администрирования. -

5 слайд

Недостатки одноранговой архитектуры таковы:

эффективность работы зависит от количества компьютеров в сети;

защита информации и безопасность зависит от настроек каждого компьютера.

Серьезной проблемой одноранговой сетевой архитектуры является ситуация, когда компьютеры отключаются от сети. В этих случаях из сети исчезают все общесетевые сервисы, которые они предоставляли (например, общая папка на диске отключенного компьютера, или общий принтер, подключенный к нему).

Администрировать такую сеть достаточно просто лишь при небольшом количестве компьютеров. Если же число рабочих станций, допустим, превышает 25-30 – то это будет вызывать определенные сложности. -

6 слайд

В иерархических сетях выделяется один или несколько специальных компьютеров – серверов. Серверы обычно представляют собой высокопроизводительные ПК с серверной операционной системой (например, Windows Server 2003 или Windows Server 2008), отказоустойчивыми дисковыми массивами и системой защиты от сбоев. Как правило, на этих компьютерах локальные пользователи не работают, поэтому принято говорить о выделенном сервере. Серверы управляют сетью и хранят информацию, которую совместно используют остальные компьютеры сети. Компьютеры, с которых осуществляется доступ к информации на сервере, называются клиентами.

-

7 слайд

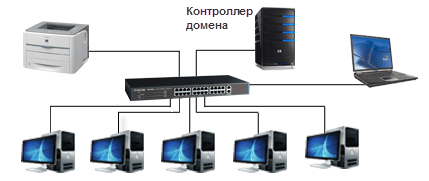

Пример иерархической компьютерной сети

-

8 слайд

По-настоящему иерархической сеть становится тогда, когда в ней задействуются службы Active Directory и создается домен Windows. Попробую остановиться на этом подробнее:

Дело в том, что на локальном компьютере – изолированном, или входящем в одноранговую сеть, все учетные записи пользователей и настройки доступа хранятся на самом компьютере. Конкретнее, учетные записи и параметры безопасности хранятся в реестре, а права доступа к файлам – в файловой системе NTFS. -

9 слайд

А в иерархической сети один из компьютеров назначается сервером – контроллером домена. На этом компьютере может работать только серверная ОС. Именно этот сервер хранит все учетные записи пользователей и групп и параметры безопасности. Все остальные компьютеры присоединяются к домену. После присоединения изменяется сам принцип входа пользователей в систему. Теперь при входе пользователей в систему каждый компьютер должен запросить и получить разрешение у контроллера домена. Сеть становится доменом Windows. Ее можно присоединить к домену старшего уровня, и так далее – образуется иерархическая древовидная структура.

-

10 слайд

Таким образом, в одноранговой сети вполне могут работать разные серверы – например, файловый сервер; прокси-сервер, через который осуществляется общий доступ к интернету; сервер печати и т.д. Иерархической сеть делает лишь развертывание в ней домена Windows и служб активного каталога (Active Directory).

С точки зрения системного администрирования, сеть с выделенным сервером хотя и более сложная в создании и обслуживании, но в то же время наиболее управляемая и контролируемая. -

11 слайд

Иерархические сети обладают рядом преимуществ по сравнению с одноранговыми:

выход из строя рабочих станций никак не сказывается на работоспособности сети в целом;

проще организовать локальные сети с большим количеством рабочих станций;

администрирование сети осуществляется централизованно — с сервера;

обеспечивается высокий уровень безопасности данных. -

12 слайд

Тем не менее, клиент-серверной архитектуре присущ ряд недостатков:

неисправность или сбой единственного сервера может парализовать всю сеть;

наличие выделенных серверов повышает общую стоимость сети;

it-персонал должен обладать достаточными знаниями и навыками администрирования домена.

Выбор архитектуры сети зависит от специфики организации, назначения сети и количества рабочих станций. От выбора типа сети зависит также и ее дальнейшее будущее: расширяемость, возможность использования того или иного ПО и оборудования, надежность сети и многое другое. -

13 слайд

Создаем виртуальную машину Windows Server 2003.

Машина имеет 2 адаптера: внутреннюю сеть и сетевой мост

Рассмотрим создание иерархической сети

-

-

-

16 слайд

Запускаем машину c Windows Server 2003 и входим в «Сетевое управление». Настраиваем адаптеры

-

17 слайд

Подключение №1

«Внутренняя сеть» -

18 слайд

Подключение №1 «Сетевой мост» (связь с Интернет)

-

19 слайд

Запускаем машину c Windows XP и входим в «Сетевое окружение». Настраиваем адаптер

-

20 слайд

Настроев карты, проверяем «ping»

Исполняемый файл создать в Windows XP

на рабочем столе

1.cmd -

-

-

23 слайд

Исполняемый файл создать в Windows Server 2003 на рабочем столе 1.cmd

-

-

-

26 слайд

С закладки «Общие», переходим на Дополнительно Параметры. Откроется окно Брандмаузер Windows, перейдем в «Исключения» и поставим галочку на: Общий доступ файлам и принтерам.

-

-

28 слайд

Установка домена в Windows Server 2003. Пуск – Администрирование — «Добавить или удалить роль»

-

-

-

-

-

-

-

-

-

-

-

39 слайд

Пуск – Администрирование – Маршрутизация – Выполнить настройку

-

-

-

-

-

-

45 слайд

Домашнее задание

Ответить на контрольные вопросы:

Сколько контроллеров домена в иерархической сети?

Назовите условия выполнения маршрутизации?

С помощью какой программы выполняется контроль обмена данными между сервером и клиентской машиной? -

46 слайд

Спасибо за внимание

Найдите материал к любому уроку, указав свой предмет (категорию), класс, учебник и тему:

6 107 040 материалов в базе

- Выберите категорию:

- Выберите учебник и тему

- Выберите класс:

-

Тип материала:

-

Все материалы

-

Статьи

-

Научные работы

-

Видеоуроки

-

Презентации

-

Конспекты

-

Тесты

-

Рабочие программы

-

Другие методич. материалы

-

Найти материалы

Материал подходит для УМК

-

«Информатика (углублённый уровень) (в 2 частях)», Семакин И.Г., Хеннер Е.К., Шестакова Л.В.

Тема

4.3. Примеры внедрения информатизации в деловую сферу

Больше материалов по этой теме

Другие материалы

- 22.10.2017

- 801

- 3

Вам будут интересны эти курсы:

-

Курс повышения квалификации «Внедрение системы компьютерной математики в процесс обучения математике в старших классах в рамках реализации ФГОС»

-

Курс повышения квалификации «Сетевые и дистанционные (электронные) формы обучения в условиях реализации ФГОС по ТОП-50»

-

Курс повышения квалификации «Развитие информационно-коммуникационных компетенций учителя в процессе внедрения ФГОС: работа в Московской электронной школе»

-

Курс повышения квалификации «Использование компьютерных технологий в процессе обучения в условиях реализации ФГОС»

-

Курс повышения квалификации «Введение в программирование на языке С (СИ)»

-

Курс профессиональной переподготовки «Управление в сфере информационных технологий в образовательной организации»

-

Курс профессиональной переподготовки «Теория и методика обучения информатике в начальной школе»

-

Курс повышения квалификации «Современные тенденции цифровизации образования»

-

Курс повышения квалификации «Специфика преподавания дисциплины «Информационные технологии» в условиях реализации ФГОС СПО по ТОП-50»

-

Курс повышения квалификации «Современные языки программирования интегрированной оболочки Microsoft Visual Studio C# NET., C++. NET, VB.NET. с использованием структурного и объектно-ориентированного методов разработки корпоративных систем»

Компьютерные сети,

в зависимости от роли каждого конкретного

подключенного к сети компьютера, делятся

на два вида:

— одноранговые;

— иерархические.

В одноранговой

сети все компьютеры имеют равные права,

и каждый пользователь делает доступными

или недоступными для общего использования

ресурсы своего компьютера: файлы,

принтеры и т.п. В такой сети компьютеры

находят друг друга по имени или по

уникальному адресу и этого оказывается

достаточно для нормальной работы сети.

В иерархической

сети права доступа отдельного компьютера

к сетевым ресурсам и адресация, т.е.

присвоение каждому конкретному

компьютеру, входящему в сеть, уникального

адреса, регулируется выделенным сервером.

Сервер, с помощью специальных программных

средств, следит за тем, чтобы адреса в

сети не повторялись, и чтобы информация,

посланная с одного компьютера, попала

адресату и была недоступна другим

пользователям сети. Управление правами

доступа и распределение сетевых адресов

называется администрированием и

выполняется специалистами — сетевыми

администраторами.

Если компьютер

предоставляет свои ресурсы другим

пользователям сети, то он играет роль

сервера. При этом компьютер, обращающийся

к ресурсам другой машины, является

клиентом. Как уже было сказано, компьютер,

работающий в сети, может выполнять

функции либо клиента, либо сервера, либо

совмещать обе эти функции.

Если выполнение

каких-либо серверных функций является

основным назначением компьютера

(например, предоставление файлов в общее

пользование всем остальным пользователям

сети или организация совместного

использования факса, или предоставление

всем пользователям сети возможности

запуска на данном компьютере своих

приложений), то такой компьютер называется

выделенным сервером. В зависимости от

того, какой ресурс сервера является

разделяемым, он называется файл-сервером,

факс-сервером, принт-сервером, сервером

приложений и т.д.

Очевидно, что на

выделенных серверах желательно

устанавливать ОС, специально

оптимизированные для выполнения тех

или иных серверных функций. Поэтому в

сетях с выделенными серверами чаще

всего используются сетевые операционные

системы, в состав которых входит

нескольких вариантов операционных

систем, отличающихся возможностями

серверных частей. Например, сетевая

операционная система Novell NetWare имеет

серверный вариант, оптимизированный

для работы в качестве файл-сервера, а

также варианты оболочек для рабочих

станций с различными локальными

операционными системами, причем эти

оболочки выполняют исключительно

функции клиента. Другим примером

операционная система, ориентированной

на построение сети с выделенным сервером,

является операционная система Windows NT

(была разработана на основе сетевой ОС

Unix). В отличие от Net Ware, оба варианта

данной сетевой ОС — Windows NT Server (для

выделенного сервера) и Windows NT Workstation (для

рабочей станции) — могут поддерживать

функции и клиента и сервера. Но серверный

вариант Windows NT имеет больше возможностей

для предоставления ресурсов своего

компьютера другим пользователям сети,

так как может выполнять более широкий

набор функций, поддерживает большее

количество одновременных соединений

с клиентами, реализует централизованное

управление сетью, имеет более развитые

средства защиты.

Выделенный сервер

не принято использовать в качестве

компьютера для выполнения текущих

задач, не связанных с его основным

назначением, так как это может уменьшить

производительность его работы как

сервера. В связи с такими соображениями

в операционной системе Novell NetWare на

серверной части возможность выполнения

обычных прикладных программ вообще не

предусмотрена, то есть сервер не содержит

клиентской части, а на рабочих станциях

отсутствуют серверные компоненты.

Однако в других сетевых ОС функционирование

на выделенном сервере клиентской части

вполне возможно. Например, под управлением

Windows NT Server могут запускаться обычные

программы локального пользователя,

которые могут потребовать выполнения

клиентских функций ОС при появлении

запросов к ресурсам других компьютеров

сети. При этом рабочие станции, на которых

установлена ОС Windows NT Workstation, могут

выполнять функции невыделенного сервера.

Несмотря на то,

что в сети с выделенным сервером все

компьютеры в общем случае могут выполнять

одновременно роли и сервера, и клиента,

эта сеть функционально не симметрична:

аппаратно и программно в ней реализованы

два типа компьютеров — одни, в большей

степени ориентированные на выполнение

серверных функций и работающие под

управлением специализированных серверных

ОС, а другие в основном выполняющие

клиентские функции и работающие под

управлением соответствующего этому

назначению варианта ОС. Функциональная

несимметричность, как правило, вызывает

и несимметричность аппаратуры — для

выделенных серверов используются более

мощные компьютеры с большими объемами

оперативной и внешней памяти. Таким

образом, функциональная несимметричность

в сетях с выделенным сервером сопровождается

несимметричностью операционных систем

(специализация ОС) и аппаратной

несимметричностью (специализация

компьютеров).

В одноранговых

сетях все компьютеры равны в правах

доступа к ресурсам друг друга. Каждый

пользователь может по своему желанию

объявить какой-либо ресурс своего

компьютера разделяемым, после чего

другие пользователи могут его

эксплуатировать. В таких сетях на всех

компьютерах устанавливается одна и та

же ОС, которая предоставляет всем

компьютерам в сети потенциально равные

возможности. Одноранговые сети могут

быть построены, например, на базе ОС

LANtastic, Personal Ware, Windows for Workgroup, Windows NT

Workstation.

В одноранговых

сетях также может возникнуть функциональная

несимметричность: одни пользователи

не желают разделять свои ресурсы с

другими, и в таком случае их компьютеры

играют роль клиента, за другими

компьютерами администратор закрепил

только функции по организации совместного

использования ресурсов, а значит они

являются серверами, в третьем случае,

когда локальный пользователь не возражает

против использования его ресурсов и

сам не исключает возможности обращения

к другим компьютерам, ОС, устанавливаемая

на его компьютере, должна включать и

серверную, и клиентскую части. В отличие

от сетей с выделенными серверами, в

одноранговых сетях отсутствует

специализация ОС в зависимости от

преобладающей функциональной

направленности — клиента или сервера.

Все вариации реализуются средствами

конфигурирования одного и того же

варианта ОС.

Одноранговые сети

проще в организации и эксплуатации,

однако, они применяются в основном для

объединения небольших групп пользователей,

не предъявляющих больших требований к

объемам хранимой информации, ее

защищенности от несанкционированного

доступа и к скорости доступа. При

повышенных требованиях к этим

характеристикам более подходящими

являются многоранговые сети, где сервер

лучше решает задачу обслуживания

пользователей своими ресурсами, так

как его аппаратура и сетевая операционная

система специально спроектированы для

этой цели.

Соседние файлы в папке Triple Tornado

- #

- #

03.06.2014946.69 Кб29Drawing2.vsd

- #

03.06.201482.79 Кб29NetS.net

Одноранговая сеть и многоранговая сеть

Одноранговые и иерархические сети: в чем отличие?

Все существующие локальные сети по своей архитектуре подразделяются на одноранговые и иерархические (или сети с выделенным сервером). В сегодняшней статье мы рассмотрим их особенности, преимущества и недостатки.

Одноранговые сети

Одноранговая сеть представляет собой сеть равноправных компьютеров – рабочих станций, каждая из которых имеет уникальное имя и адрес. Все рабочие станции объединяются в рабочую группу. В одноранговой сети нет единого центра управления – каждая рабочая станция сети может отвечать на запросы других компьютеров, выступая в роли сервера, и направлять свои запросы в сеть, играя роль клиента.

Пример одноранговой сети

Одноранговые сети являются наиболее простым для монтажа и настройки, а также дешевым типом сетей. Для построения одноранговой сети требуется всего лишь несколько компьютеров с установленными клиентскими ОС, и снабженных сетевыми картами. Все параметры безопасности определяются исключительно настройками каждого из компьютеров.

К основным достоинствам одноранговых сетей можно отнести:

- простоту работы в них;

- низкую стоимость, поскольку все компьютеры являются рабочими станциями;

- относительную простоту администрирования.

Недостатки одноранговой архитектуры таковы:

- эффективность работы зависит от количества компьютеров в сети;

- защита информации и безопасность зависит от настроек каждого компьютера.

Серьезной проблемой одноранговой сетевой архитектуры является ситуация, когда компьютеры отключаются от сети. В этих случаях из сети исчезают все общесетевые сервисы, которые они предоставляли (например, общая папка на диске отключенного компьютера, или общий принтер, подключенный к нему).

Администрировать такую сеть достаточно просто лишь при небольшом количестве компьютеров. Если же число рабочих станций, допустим, превышает 25-30 – то это будет вызывать определенные сложности.

Иерархические сети

В иерархических сетях выделяется один или несколько специальных компьютеров – серверов. Серверы обычно представляют собой высокопроизводительные ПК с серверной операционной системой (например, Windows Server 2003 или Windows Server 2008), отказоустойчивыми дисковыми массивами и системой защиты от сбоев. Как правило, на этих компьютерах локальные пользователи не работают, поэтому принято говорить о выделенном сервере. Серверы управляют сетью и хранят информацию, которую совместно используют остальные компьютеры сети. Компьютеры, с которых осуществляется доступ к информации на сервере, называются клиентами.

Пример иерархической сети

По-настоящему иерархической сеть становится тогда, когда в ней задействуются службы Active Directory и создается домен Windows. Попробую остановиться на этом подробнее:

Дело в том, что на локальном компьютере – изолированном, или входящем в одноранговую сеть, все учетные записи пользователей и настройки доступа хранятся на самом компьютере. Конкретнее, учетные записи и параметры безопасности хранятся в реестре, а права доступа к файлам – в файловой системе NTFS.

А в иерархической сети один из компьютеров назначается сервером – контроллером домена. На этом компьютере может работать только серверная ОС. Именно этот сервер хранит все учетные записи пользователей и групп и параметры безопасности. Все остальные компьютеры присоединяются к домену. После присоединения изменяется сам принцип входа пользователей в систему. Теперь при входе пользователей в систему каждый компьютер должен запросить и получить разрешение у контроллера домена. Сеть становится доменом Windows. Ее можно присоединить к домену старшего уровня, и так далее – образуется иерархическая древовидная структура.

Таким образом, в одноранговой сети вполне могут работать разные серверы – например, файловый сервер; прокси-сервер, через который осуществляется общий доступ к интернету; сервер печати и т.д. Иерархической сеть делает лишь развертывание в ней домена Windows и служб активного каталога (Active Directory) .

С точки зрения системного администрирования, сеть с выделенным сервером хотя и более сложная в создании и обслуживании, но в то же время наиболее управляемая и контролируемая.

Иерархические сети обладают рядом преимуществ по сравнению с одноранговыми:

- выход из строя рабочих станций никак не сказывается на работоспособности сети в целом;

- проще организовать локальные сети с большим количеством рабочих станций;

- администрирование сети осуществляется централизованно — с сервера;

- обеспечивается высокий уровень безопасности данных.

Тем не менее, клиент-серверной архитектуре присущ ряд недостатков:

- неисправность или сбой единственного сервера может парализовать всю сеть;

- наличие выделенных серверов повышает общую стоимость сети;

- it-персонал должен обладать достаточными знаниями и навыками администрирования домена.

Выбор архитектуры сети зависит от специфики организации, назначения сети и количества рабочих станций. От выбора типа сети зависит также и ее дальнейшее будущее: расширяемость, возможность использования того или иного ПО и оборудования, надежность сети и многое другое.

Одноранговые и многоранговые сети

Лекція 1.1.1 Основні поняття та визначення. Класифікація локальних обчислювальних мереж.

Цель: изучить аппаратные и программные средства используемые для построения локальной сети, типы сетей.

План

- Понятие локальной сети.

- Основное оборудование.

- Классификация сетей.

Локальные сети

Сеть — группа компьютеров, соединенных друг с другом с помощью специального оборудования, обеспечивающего обмен информацией между ними. Соединение между двумя компьютерами может быть непосредственным (двухточечное соединение) или с использованием дополнительных узлов связи.

Компьютерные сети представляют собой магистральные информационные структуры, состоящие из логического и физического уровней или составляющих, основным назначением которых является обмен информацией.

Физический уровень представлен компонентами сети, обеспечивающими физическое соединение между компьютерами. Такими компонентами, как правило, являются: сетевой интерфейс (сетевая карта или плата сетевого адаптера, стандартный или расширенный коммуникационный или параллельный порт или мультипортовая плата), сетевая среда передачи данных (кабель коаксиальный, двухпроводный т.н. витая пара или оптоволоконный) и узловые элементы (маршрутиризаторы, концентраторы, повторители (репитеры, хабы (hub)), переключатели (switch)) и конечные элементы (терминаторы, коннекторы, разъемы, заглушки).

Логический уровень — это разнообразное программное обеспечение, предоставляющее возможность использования имеющихся в наличии физических компонентов сети. Среди всего многообразия ПО можно выделить несколько типов: драйверы и демон-процессы сетевых протоколов операционных систем, программы-серверы и клиенты сетевых сервисов или служб.

В настоящее время индустрия компьютерных сетей переживает один из пиков своего развития и имеет за плечами некоторую историю. Эра сетевых взаимоотношений между персональными компьютерами начиналась с простого обмена данными по коммуникационным портам (COM:) двух компьютерных систем с различной архитектурой, процессорами и, конечно, операционными системами (например, VMS и IBM-PC/XT) при помощи специально предназначенных программ, управление которыми синхронизировалось вручную, а скорость передачи данных едва достигала 1К в секунду. Сейчас, всего через 20 лет, мы можем наблюдать четкое структурирование сетей на локальные и глобальные, процесс интегрирования первых во вторые, где сети с числом компьютеров в несколько сотен все еще считаются локальными, а глобальные насчитывают десятки тысяч подключенных компьютерных систем. Скорости обмена информацией достигают 200 Мбит/с, а 10Мбит/с — считается базовой начальной и низкостоимостной конфигурацией. Теперь компьютерные сети позволяют не только передать или принять информацию в прямом смысле этого понятия, но и дают множество сервисных возможностей, перечень которых постоянно расширяется. Это и удаленное администрирование, распределенные файловые системы, удаленное выполнение программ, электронная почта, удаленная печать, распределенные базы данных, системы удаленного доступа и распределенные системы управления, поисковые системы, телеконференции и многое другое.

Как уже было сказано сети подразделяются на локальные и глобальные, но это, конечно, не единственная их классификация. Они делятся и на одноранговые и многоранговые, однопользовательские и многопользовательские, открытые и закрытые и т.д. и т.п. Среди всего многообразия классификаций рассматриваются наиболее важные и часто используемые. Большинство классификационных принципов подразделения сетей на категории и виды основаны на видах и типах программного обеспечения. Иными словами, на одной и той же физической основе можно сформировать сети разных видов типов и классов.

Компьютер, который подключен к сети, называется рабочей станцией (Workstation). Как правило, с этим компьютером работает человек. В сети присутствуют и такие компьютеры, на которых никто не работает. Они используются в качестве управляющих центров в сети и как накопители информации. Такие компьютеры называют серверами. Если компьютеры расположены сравнительно недалеко друг от друга и соединены с помощью высокоскоростных сетевых адаптеров (скорость передачи данных —10-100 Мбит/с), то такие сети называются локальными. При использовании локальной сети компьютеры, как правило, расположены в пределах одной комнаты, здания или в нескольких близко расположенных домах. Локальная компьютерная сеть, как правило, объединяет не более сотни компьютерных систем, принадлежащих какой-либо одной структуре и носит корпоративный характер, как по ее эксплуатации, так и по характеру системного программного обеспечения.

Компьютерная сеть называется глобальной, если она интегрирует в своем составе большое число компьютеров и (что главное) отвечает современным требованиям, применяемым к сетям и сетевым технологиям, которые предназначены для соединения компьютеров, находящихся на значительном расстоянии, с различной базовой архитектурой и программным обеспечением. Для объединения компьютеров или целых локальных сетей, которые расположены на значительном расстоянии друг от друга, используются модемы, а также выделенные или спутниковые каналы связи. Обычно скорость передачи данных в таких сетях значительно ниже, чем в локальных. В настоящий момент имеется несколько глобальных компьютерных сетей и их протоколов, например, RelCom, CompuServ, Internet, и.т.д.. Большинство таких сетей имеет тысячи серверов и десятки и сотни тысяч пользователей и носят статус международных, т.к. связывают компьютерные системы различных стран и континентов.

Принципы организации и протоколы программного обеспечения локальных и глобальных компьютерных систем могут быть как различными, так и абсолютно одинаковыми. Поэтому, нельзя относить сеть к локальной или глобальной только по признаку типа сетевого взаимодействия и базового программного обеспечения. Все сети, в том числе и глобальные, делят на коммерческие — доступ в которые и услуги сервисных служб которых платные, и некоммерческие — т.е. «условно бесплатные». Условно, означает, что какую-то плату за подключение и использование сетевых служб, а также эксплуатацию систем связи, пользователь все-таки вносит, но она несоизмеримо меньше, нежели в коммерческих системах, однако и уровень сервиса, соответственный. Коммерческие сети поддерживаются профессиональными организациями, существующими с целью предоставления сетевых услуг, и существуют с этой же целью — предоставление высококачественного коммерческого сетевого сервиса. Некоммерческие, как правило, поддерживаются на добровольных началах образовательными и информационными структурами и организациями общественного характера, не имеют четкой организации, единого управления, целенаправленного структурирования и стратегии развития [1].

Одноранговые и многоранговые сети

В зависимости от того, как распределены функции между компьютерами сети, локальные сети делятся на два класса: одноранговые и многоранговые. Последние чаще называют сетями с выделенными серверами.

Если компьютер предоставляет свои ресурсы другим пользователям сети, то он играет роль сервера. При этом компьютер, обращающийся к ресурсам другой машины, является клиентом. Как уже было сказано, компьютер, работающий в сети, может выполнять функции либо клиента, либо сервера, либо совмещать обе эти функции.

Если выполнение каких-либо серверных функций является основным назначением компьютера (например, предоставление файлов в общее пользование всем остальным пользователям сети или организация совместного использования факса, или предоставление всем пользователям сети возможности запуска на данном компьютере своих приложений), то такой компьютер называется выделенным сервером. В зависимости от того, какой ресурс сервера является разделяемым, он называется файл-сервером, факс-сервером, принт-сервером, сервером приложений и т.д.

Очевидно, что на выделенных серверах желательно устанавливать ОС, специально оптимизированные для выполнения тех или иных серверных функций. Поэтому в сетях с выделенными серверами чаще всего используются сетевые операционные системы, в состав которых входит нескольких вариантов ОС, отличающихся возможностями серверных частей. Например, сетевая ОС Novell NetWare имеет серверный вариант, оптимизированный для работы в качестве файл-сервера, а также варианты оболочек для рабочих станций с различными локальными ОС, причем эти оболочки выполняют исключительно функции клиента. Другим примером ОС, ориентированной на построение сети с выделенным сервером, является операционная система Windows NT (была разработана на основе сетевой ОС Unix). В отличие от NetWare, оба варианта данной сетевой ОС — Windows NT Server (для выделенного сервера) и Windows NT Workstation (для рабочей станции) — могут поддерживать функции и клиента и сервера. Но серверный вариант Windows NT имеет больше возможностей для предоставления ресурсов своего компьютера другим пользователям сети, так как может выполнять более широкий набор функций, поддерживает большее количество одновременных соединений с клиентами, реализует централизованное управление сетью, имеет более развитые средства защиты.

Выделенный сервер не принято использовать в качестве компьютера для выполнения текущих задач, не связанных с его основным назначением, так как это может уменьшить производительность его работы как сервера. В связи с такими соображениями в ОС Novell NetWare на серверной части возможность выполнения обычных прикладных программ вообще не предусмотрена, то есть сервер не содержит клиентской части, а на рабочих станциях отсутствуют серверные компоненты. Однако в других сетевых ОС функционирование на выделенном сервере клиентской части вполне возможно. Например, под управлением Windows NT Server могут запускаться обычные программы локального пользователя, которые могут потребовать выполнения клиентских функций ОС при появлении запросов к ресурсам других компьютеров сети. При этом рабочие станции, на которых установлена ОС Windows NT Workstation, могут выполнять функции невыделенного сервера.

Важно понять, что, несмотря на то, что в сети с выделенным сервером все компьютеры в общем случае могут выполнять одновременно роли и сервера, и клиента, эта сеть функционально не симметрична: аппаратно и программно в ней реализованы два типа компьютеров — одни, в большей степени ориентированные на выполнение серверных функций и работающие под управлением специализированных серверных ОС, а другие — в основном выполняющие клиентские функции и работающие под управлением соответствующего этому назначению варианта ОС. Функциональная несимметричность, как правило, вызывает и несимметричность аппаратуры — для выделенных серверов используются более мощные компьютеры с большими объемами оперативной и внешней памяти. Таким образом, функциональная несимметричность в сетях с выделенным сервером сопровождается несимметричностью операционных систем (специализация ОС) и аппаратной несимметричностью (специализация компьютеров).

В одноранговых сетях все компьютеры равны в правах доступа к ресурсам друг друга. Каждый пользователь может по своему желанию объявить какой-либо ресурс своего компьютера разделяемым, после чего другие пользователи могут его эксплуатировать. В таких сетях на всех компьютерах устанавливается одна и та же ОС, которая предоставляет всем компьютерам в сети потенциально равные возможности. Одноранговые сети могут быть построены, например, на базе ОС LANtastic, Personal Ware, Windows for Workgroup, Windows NT Workstation.

В одноранговых сетях также может возникнуть функциональная несимметричность: одни пользователи не желают разделять свои ресурсы с другими, и в таком случае их компьютеры играют роль клиента, за другими компьютерами администратор закрепил только функции по организации совместного использования ресурсов, а значит они являются серверами, в третьем случае, когда локальный пользователь не возражает против использования его ресурсов и сам не исключает возможности обращения к другим компьютерам, ОС, устанавливаемая на его компьютере, должна включать и серверную, и клиентскую части. В отличие от сетей с выделенными серверами, в одноранговых сетях отсутствует специализация ОС в зависимости от преобладающей функциональной направленности — клиента или сервера. Все вариации реализуются средствами конфигурирования одного и того же варианта ОС.

Одноранговые сети проще в организации и эксплуатации, однако, они применяются в основном для объединения небольших групп пользователей, не предъявляющих больших требований к объемам хранимой информации, ее защищенности от несанкционированного доступа и к скорости доступа. При повышенных требованиях к этим характеристикам более подходящими являются многоранговые сети, где сервер лучше решает задачу обслуживания пользователей своими ресурсами, так как его аппаратура и сетевая операционная система специально спроектированы для этой цели.

Список рекомендованої літератури

1. Олифер В.Г, Олифер Н.А. Сетевые операционные системы/ В.Г. Олифер, Н.А. Олифер. – СПб.: Питер, 2002. – 544 с.: ил.

2. Телекоммуникационные системы и сети: Учебное пособие. В 3 томах. Том1 – Современные технологии /Б.И. Крук, В.Н. Попантонопуло, В.П. Шувалов; под ред. Профессора В.П. Шувалова. – Изд. 3-е, испр. и доп. – М.: Горячая линия –Телеком, 2005. – 647с.:ил.

Лекція 1.2.1 Організація безпроводових мереж. Режими та особливості організації.

Цель: Изучить особенности организации и режимы работы беспроводных сетей

Лекция 12 (Сети)

Телекоммуникационные технологии

Компьютерная сеть — система обмена информацией между различными компьютерами.

Компьютеры, входящие в сеть, могут совместно использовать различные ресурсы: данные, принтеры, модемы, дисковые накопители и др. устройства.

Абоненты сети – объекты, вырабатывающие или потребляющие информацию в сети. Абонентами могут быть отдельные ЭВМ, комплексы ЭВМ, терминалы, станки с числовым программные управлением и т.п.

Станция – аппаратура, которая выполняет функции, связанные с приемом и передачей информации.

Для организации взаимодействия абонентов необходима физическая передающая среда — линии связи или пространство, в котором распространяются электрические сигналы, и аппаратура передачи данных.

По территориальному расположению: локальные и глобальные. Локальная сеть – это компьютерная сеть, ограниченная по количеству включенных в нее компьютеров и располагающаяся в пределах одного здания. Глобальная сеть – совокупность локальных сетей, связанных коммуникационными каналами (кабельное подключение, модем, спутниковое подключение).

По принципу работы: одноранговые и многоранговые.

Сервер сети – это специальная система управления сетевыми ресурсами общего доступа и предоставляющая свои ресурсы сетевым пользователям. Сервер является комбинацией аппаратного и программного обеспечения.

Клиент сети – компьютер, осуществляющий доступ к сетевым ресурсам, предоставляемым сервером.

В одноранговой сети все компьютеры равноправны, т.е. нет иерархии среди компьютеров и нет выделенного сервера. Каждый компьютер работает и как клиент, и как сервер. Пользователи самостоятельно решают, какие данные сделать общедоступными по сети. Данные сети обычно дешевле сетей на основе сервера, но требуют более мощных компьютеров. В этих сетях требования к производительности и к уровню защиты информации, как правило ниже, чем в сетях с выделенным сервером.

Достоинства одноранговых сетей:

Сеть проста в установке и обслуживании, для ее создания не требуется дополнительного ПО, т.е. ее стоимость минимальна.

В данной сети нет необходимости в специальной должности администратора. Все задачи по администрированию сети выполняют владельцы компьютеров.

Сеть не зависит от функционирования входящих в нее компьютеров.

Недостатки однорановых сетей:

Компьютеры не способных обслуживать большое количество соединений, что приводит к значительному снижению производительности.

Отсутствие централизованной организации затрудняет поиск данных в сети.

Необходимость администрирования пользователями собственных компьютеров требует от них определенной подготовки.

Слабая система защиты данных.

Многоранговые сети (сети на основе сервера) отличаются от одноранговых тем, что в них имеется компьютер, ответственный за администрирование всей сети. Большинство сетей используют выделенные серверы.

Выделенным называется такой сервер, который работает только как сервер (исключая функции клиента или рабочей станции).

Данные сети предназначены для быстрой обработки запросов от сетевых клиентов и для управления защитой файлов и каталогов. Сеть организуется на основе доменной модели. Домен – это совокупность компьютеров в сети, объединенных единой политикой безопасности и общей базой учетных записей пользователей.

Достоинства сетей на основе сервера:

Сильная централизованная защита. Проверка прав доступа осуществляется лишь один раз – при входе в систему;

Выделенные серверы работают в режиме разделения ресурсов быстрее, чем компьютеры в одноранговой сети;

Пользователи освобождаются от выполнения административных обязанностей по управлению ресурсами.

Простое управление пи большом количестве пользователей.

Централизованная организация, предотвращающая потерю данных на компьютерах.

Дорогое специализированное аппаратное и программное обеспечение.

Необходимость в специальной должности администратора.

Существуют и комбинированные типы сетей, совмещающие лучшие качества одноранговых сетей и сетей на основе сервера. В таких сетях существует возможность управлять доступом к ресурсам выделенного сервера и в то же время предоставляются в совместное пользование жесткие диски сервера и доступ к данным сервера.

Компоненты компьютерной сети

В структуре любой вычислительной сети выделяются следующие компоненты:

Аппаратные компоненты (сетевые адаптеры, повторители, концентраторы, маршрутизаторы);

ПО (сетевые протоколы, сетевые службы сервера и клиента сети).

Сетевой адаптер (сетевая карта) – через него компьютеры выполняют все функции, необходимые для коммуникации в сети, и через них компьютер взаимодействует с сетью. Преобразовывают данные из формата,, в каком они хранятся на компьютере, в формат, пригодный для передачи по кабелю, и обеспечивают физическое соединение с сетью.

Повторители – устройства сетевого взаимодействия, усиливающие сигнал для передачи его на большие расстояния. Воспроизводят электрические и световые сигналы, использующиеся для увеличения расстояния, на которые сигнал может распространяться. Усиливают сигнал путем его ретрансляции (повторной передачи). Использование повторителя позволяет преодолеть ограничение на максимальное расстояние передачи сигнала для данной передающей среды (коаксильный кабель, витая пара).

Сетевой концентратор (хаб) – устройство сетевого взаимодействия, связывающее сетевые сегменты в центральном пункте. Выступает в качестве связующего звена, объединяющего компьютеры. При этом каждый компьютер взаимодействует с другими только через концентратор.

Применение концентраторов обеспечивает простую расширяемость сети, для этого достаточно проложить новый кабель от компьютера к центральному узлу и подключить его к концентратору. Допускается расширение сети путем создания цепочки концентраторов.

Маршрутизатор – используется для соединения между собой вычислительных сетей, выполняет маршрутизацию посредством использования специальных алгоритмов для определения оптимального пути доставки данных.

В обязанности маршутизатора входит передача пакета данных из одной сети в другую. Процесс доставки пакетов данных между сетями называется маршрутизацией, а путь, который используется для доставки данных – маршрутом.

Данный термин характеризует физическое расположение компьютеров, кабелей и других компонентов сети.

Топология сети обуславливает ее характеристики, влияет на состав необходимого сетевого оборудования, возможности расширения сети, способ управления сетью.

Одноранговая компьютерная сеть

Компьютерная сеть — это подключение компьютеров и их периферийных устройств в одну систему, что позволит расширить возможности всех устройств системы и совершать обмен данными между узлами сети.

Компьютерные сети бывают двух видов:

Определение одноранговой компьютерной сети

Рисунок 1. Одноранговая компьютерная сеть. Автор24 — интернет-биржа студенческих работ

Одноранговыми компьютерными сетями называются те сети, в которых нет привилегированных компьютеров. То есть все компьютеры имеют равные права и уровни доступа.

В такой сети отсутствует сервер, отсутствуют разные уровни и распределенная архитектура. Такие сети являют собой небольшое количество компьютеров, соединенных между собой в одну сеть, без дополнительных настроек и разграничений прав доступа.

Основным преимуществом такой сети является тот факт, что ее работоспособность не зависит от наличия определенных узлов системы.

Скорость обработки команд не зависит от мощности и загруженности сервера, все компьютеры такой системы выполняют некоторые функции, необходимые для поддержания самой системы. Такое распределение функций между участниками системы позволяет гарантировать бесперебойную работу вне зависимости от функционирования отдельных узлов.

Попробуй обратиться за помощью к преподавателям

В иерархической сети работоспособность и скорость работы во многом зависит исключительно от мощностей узла-сервера данной системы. Если же возникает большая нагрузка, а сервер к этому не готов, то система будет простаивать в ожидании обработки команд. В одноранговой сети такая ситуация невозможна, так как определенную команду может выполнять любой компьютер из сети. Если какой-то из них загружен, за нее возьмется другое устройство, чтобы не позволить системе простаивать.

Такое распределение функций гарантирует более высокую скорость обработки команд и стойкость системы, так как она не зависит от конкретного устройства. Вообще, все устройства сети peer-to-peer подразумевают возможность любого из устройств в любой момент времени отключиться от сети. Это никак не влияет на работоспособность системы, так как все устройства имеют равные права и являются взаимозаменяемыми.

Одноранговые компьютерные сети имеют один небольшой, но порой значимый нюанс. Здесь не идет речь о защите информации. Когда у всех компьютеров равные права доступа, никто не может запретить или ограничить доступ к какому-то ресурсу или компьютеру. Все устройства в одноранговой сети находятся на равных правах. Если для сети важно наладить права доступа для разных пользователей или защитить информацию — нужно использовать другие варианты сетей.

Задай вопрос специалистам и получи

ответ уже через 15 минут!

Иерархические компьютерные сети

Иерархическая сеть отличается от одноранговой наличием разных прав доступа у разных узлов системы. Некоторые устройства являются серверами и отвечают за обработку основных команд, отдачу данных, управление подключениями и т.д.

Сервера могут быть разных уровней и иметь разные права доступа в зависимости от иерархии. Обычно присутствует один главный сервер, который отвечает за управление другими устройствами и выполняет основные и самые важные команды. Именно он отвечает за распределение ролей и задач между другими устройствами.

Более низкие по иерархии сервера отвечают за распределение нагрузки между устройствами, снимают нагрузку с основного сервера путем взятия на себя части задач. Если в сети присутствует большая нагрузка, один компьютер может не справляться с ней или выполнять задачи медленно. Именно для этого используются дополнительные сервера с меньшими правами.

Использование иерархических сетей подходит для случаев, когда важна конфиденциальность, защита данных и информации. Такие сети гарантируют распределение прав, ограничение доступа к функциям, ресурсам и данным. Для крупных компьютерных сетей или сетей предприятий такой вариант зачастую является наиболее оптимальным.

Но у него есть и недостатки. Например, использование иерархических сетей требует выделение отдельного компьютера с хорошими системными характеристиками на роль сервера. Для серверной части обязательно нужен мощный компьютер, на него возлагается большая ответственность и даже минимальные зависания могут привести к простою или даже падению всей сети.

Такие сети сложнее настраивать и ими не так просто управлять. Именно поэтому для небольших систем актуальным остается простая в установке и поддержке одноранговая сеть.

Гибридная компьютерная сеть

Помимо чистых P2P-сетей существуют также специальные гибридные сети. В таких сетях существуют серверы, которые используются для координации работы. Они занимаются также поиском, предоставлением информации об узлах системы (статус, готовность и др.).

Такие сети сочетают в себе быстродействие централизованных одноранговых сетей и надежность централизованных иерархических. Это достигается благодаря гибридным схемам с независимыми индексационными серверами, которые обмениваются информацией друг с другом.

Выход из строя любого из серверов никак не влияет на функционирование компьютерной сети. Она все равно продолжит нормальное функционирование, как и в случае с одноранговой.

Такие сети подходят для организаций, предприятий и корпораций. Они уступают по безопасности для иерархических систем, в которых за все отвечают отдельные серверы. Но это допустимо, так как дает преимущества в других направлениях, например, в скорости работы.

Применение одноранговых сетей

Хорошим примером применения технологии одноранговых сетей является сеть для обмена файлами или файлообменник. Пользователи используют специальные настройки и выбирают папку для предоставления общего доступа. Содержимое данной папки будет доступно для скачивания другими пользователями.

Когда пользователь сети отправляет запрос на поиск файла, программа ищет у клиентов сети файлы, подходящие для данного запроса и предоставляет результат. В случае успешного поиска предоставляется возможность скачивания файлов у найденных источников.

Для достижения лучшего результата по скорости и производительности системы в современных сетях используется метод загрузки информации из разных источников. Это намного быстрее чем загружать данные из одного источника сервера, даже если он имеет большую вычислительную мощность.

Такое распределение нагрузки гарантирует бесперебойность получения данных, сохраняя их целостность благодаря проверкам контрольной суммы.

Остановить раздачу файла в децентрализованной компьютерной сети практически невозможно. До тех пор, пока хотя бы один компьютер в сети будет содержать данный файл, он и дальше будет распространяться по запросу клиентов в данной сети. Единственный действенный способ остановить раздачу файла в одноранговой децентрализованной сети — полностью отключить (физически) все содержащие его компьютеры, находящиеся в этой сети.

Децентрализованная сеть решает проблему слежки и ограничений доступа в компьютерных сетях. Это создает ряд определенных проблем с точки зрения конфиденциальности и защиты информации.

Так и не нашли ответ

на свой вопрос?

Просто напиши с чем тебе

нужна помощь

Одноранговые и иерархические сети: в чем отличие?

Локальные сети по своей архитектуре разделяются на одноранговые и иерархические (сети с выделенным сервером)

Все существующие локальные сети по своей архитектуре подразделяются на одноранговые и иерархические (или сети с выделенным сервером). В сегодняшней статье мы рассмотрим их особенности, преимущества и недостатки.

Одноранговые сети

Одноранговая сеть представляет собой сеть равноправных компьютеров – рабочих станций, каждая из которых имеет уникальное имя и адрес. Все рабочие станции объединяются в рабочую группу. В одноранговой сети нет единого центра управления – каждая рабочая станция сети может отвечать на запросы других компьютеров, выступая в роли сервера, и направлять свои запросы в сеть, играя роль клиента.

Пример одноранговой сети

Одноранговые сети являются наиболее простым для монтажа и настройки, а также дешевым типом сетей. Для построения одноранговой сети требуется всего лишь несколько компьютеров с установленными клиентскими ОС, и снабженных сетевыми картами. Все параметры безопасности определяются исключительно настройками каждого из компьютеров.

К основным достоинствам одноранговых сетей можно отнести:

- простоту работы в них;

- низкую стоимость, поскольку все компьютеры являются рабочими станциями;

- относительную простоту администрирования.

Недостатки одноранговой архитектуры таковы:

- эффективность работы зависит от количества компьютеров в сети;

- защита информации и безопасность зависит от настроек каждого компьютера.

Серьезной проблемой одноранговой сетевой архитектуры является ситуация, когда компьютеры отключаются от сети. В этих случаях из сети исчезают все общесетевые сервисы, которые они предоставляли (например, общая папка на диске отключенного компьютера, или общий принтер, подключенный к нему).

Администрировать такую сеть достаточно просто лишь при небольшом количестве компьютеров. Если же число рабочих станций, допустим, превышает 25-30 – то это будет вызывать определенные сложности.

Иерархические сети

В иерархических сетях выделяется один или несколько специальных компьютеров – серверов. Серверы обычно представляют собой высокопроизводительные ПК с серверной операционной системой (например, Windows Server 2003 или Windows Server 2008), отказоустойчивыми дисковыми массивами и системой защиты от сбоев. Как правило, на этих компьютерах локальные пользователи не работают, поэтому принято говорить о выделенном сервере. Серверы управляют сетью и хранят информацию, которую совместно используют остальные компьютеры сети. Компьютеры, с которых осуществляется доступ к информации на сервере, называются клиентами.

Пример иерархической сети

По-настоящему иерархической сеть становится тогда, когда в ней задействуются службы Active Directory и создается домен Windows. Попробую остановиться на этом подробнее:

Дело в том, что на локальном компьютере – изолированном, или входящем в одноранговую сеть, все учетные записи пользователей и настройки доступа хранятся на самом компьютере. Конкретнее, учетные записи и параметры безопасности хранятся в реестре, а права доступа к файлам – в файловой системе NTFS.

А в иерархической сети один из компьютеров назначается сервером – контроллером домена. На этом компьютере может работать только серверная ОС. Именно этот сервер хранит все учетные записи пользователей и групп и параметры безопасности. Все остальные компьютеры присоединяются к домену. После присоединения изменяется сам принцип входа пользователей в систему. Теперь при входе пользователей в систему каждый компьютер должен запросить и получить разрешение у контроллера домена. Сеть становится доменом Windows. Ее можно присоединить к домену старшего уровня, и так далее – образуется иерархическая древовидная структура.

Таким образом, в одноранговой сети вполне могут работать разные серверы – например, файловый сервер; прокси-сервер, через который осуществляется общий доступ к интернету; сервер печати и т.д. Иерархической сеть делает лишь развертывание в ней домена Windows и служб активного каталога (Active Directory).

С точки зрения системного администрирования, сеть с выделенным сервером хотя и более сложная в создании и обслуживании, но в то же время наиболее управляемая и контролируемая.

Иерархические сети обладают рядом преимуществ по сравнению с одноранговыми:

- выход из строя рабочих станций никак не сказывается на работоспособности сети в целом;

- проще организовать локальные сети с большим количеством рабочих станций;

- администрирование сети осуществляется централизованно — с сервера;

- обеспечивается высокий уровень безопасности данных.

Тем не менее, клиент-серверной архитектуре присущ ряд недостатков:

- неисправность или сбой единственного сервера может парализовать всю сеть;

- наличие выделенных серверов повышает общую стоимость сети;

- it-персонал должен обладать достаточными знаниями и навыками администрирования домена.

Выбор архитектуры сети зависит от специфики организации, назначения сети и количества рабочих станций. От выбора типа сети зависит также и ее дальнейшее будущее: расширяемость, возможность использования того или иного ПО и оборудования, надежность сети и многое другое.

Метки: домен, локальная сеть, сервер

С точки зрения организации взаимодействия компьютеров, сети делят на одноранговые (Peer-to-Peer Network) и с выделенным сервером (Dedicated Server Network).

Одноранговые сети

Все компьютеры одноранговой сети равноправны. Любой пользователь сети может получить доступ к данным, хранящимся на любом компьютере.

Одноранговые сети могут быть организованы с помощью таких операционных систем, как LANtastic, windows’3.11, Novell Netware Lite. Указанные программы работают как с DOS, так и с windows. Одноранговые сети могут быть организованы также на базе всех современных 32-разрядных операционных систем — windows 9xME2k, windows NT workstation версии, OS/2) и некоторых других.

Достоинства одноранговых сетей:

1. Наиболее просты в установке и эксплуатации.

2. Операционные системы DOS и windows обладают всеми необходимыми функциями, позволяющими строить одноранговую сеть.

Недостатки:

В условиях одноранговых сетей затруднено решение вопросов защиты информации. Поэтому такой способ организации сети используется для сетей с небольшим количеством компьютеров и там, где вопрос защиты данных не является принципиальным.

Иерархические сети

В иерархической сети при установке сети заранее выделяются один или несколько компьютеров, управляющих обменом данных по сети и распределением ресурсов. Такой компьютер называют сервером.

Любой компьютер, имеющий доступ к услугам сервера называют клиентом сети или рабочей станцией.

Сервер в иерархических сетях — это постоянное хранилище разделяемых ресурсов. Сам сервер может быть клиентом только сервера более высокого уровня иерархии. Поэтому иерархические сети иногда называются сетями с выделенным сервером.

Серверы обычно представляют собой высокопроизводительные компьютеры, возможно, с несколькими параллельно работающими процессорами, с винчестерами большой емкости, с высокоскоростной сетевой картой (100 Мбит/с и более).

Иерархическая модель сети является наиболее предпочтительной, так как позволяет создать наиболее устойчивую структуру сети и более рационально распределить ресурсы.

Также достоинством иерархической сети является более высокий уровень защиты данных.

К недостаткам иерархической сети, по сравнению с одноранговыми сетями, относятся:

1. Необходимость дополнительной ОС для сервера.

2. Более высокая сложность установки и модернизации сети.

3. Необходимость выделения отдельного компьютера в качестве сервера.

Домашнее задание:

Ответить на вопросы:

1. Классифицируйте компьютерные сети по топологическому принципу.

2. Как оценивается скорость передачи информации?

3. Какие сети называются одноранговыми?

4. Дайте определение иерархическим сетям.

5. Для чего предназначена модель OSI?

6. Назовите основные программно-технические устройства компьютерной сети.

7. Как осуществляется передача данных в компьютерных сетях?

Распределить темы между учащимися в группе и сделать доклады :

1. Определение информационной системы. Выполняемые функции.

2. Классификация информационных систем.

3. Системы подготовки текстовых документов.

4. Фактографические и документационные системы.

5. Информационные системы офисной автоматизации.

6. Виды обеспечения автоматизированных информационных систем.

7. Правовые информационные системы в РФ.

8. Автоматизированные системы научных исследований.

9. Функциональные подсистемы автоматизированных информационных систем.

10. Корпоративные информационные системы.

11. Геоинформационные системы.

12. Программное обеспечение автоматизированных информационных систем.

13. Разработка документации на автоматизированные информационные системы.

14. Понятие жизненного цикла автоматизированной информационной системы.

15. Характеристика систем электронного документооборота.

Дизайн сети предприятия. Секрет успешного проектирования.

Телекоммуникационные технологии

Базовые принципы организации и функционирования компьютерных сетей. Локальные и глобальные сети. Адресация в сети

Компьютерная сеть (КС) — это совокупность компьютеров, соединенных линиями связи и оснащенных коммуникационным оборудованием и программным обеспечением.

Коммуникационное, или сетевое, оборудование — это периферийные устройства, которые осуществляют преобразование сигналов, используемых в компьютере, в сигналы, передаваемые по линиям связи, и наоборот. При использовании телефонных линий связи применяют модемы, подключаемые к компьютеру через стандартный последовательный порт. Одна из важнейших характеристик модема — это скорость передачи данных, измеряемая в битах за секунду (бод). Современные модемы имеют скорость передачи данных 1200–52000 бод и более. При использовании других линий связи применяют сетевые адаптеры.

Линия связи — это оборудование, с помощью которого осуществляется соединение компьютеров в сеть.

Линии связи бывают:

- проводные — для передачи сигналов используются кабели (например, телефонная линия);

- беспроводные — все остальные линии связи: спутниковая связь, каналы цифровой связи (КЦС). Пропускная способность КЦС — до сотен млн Кбод.

Объединенные в сеть компьютеры всегда работают под управлением специальных программ управления сетью.

Коммуникационное, или сетевое, программное обеспечение — это набор программ, обеспечивающий работу сетевого оборудования и обмен информацией между компьютерами в сети.

Сетевое программное обеспечение делится на две группы:

- «низкого» уровня — управляет сетевым оборудованием с целью преобразования сигналов из одного вида в другой. Эти программы ничего «не знают» о структуре передаваемой информации;

- «высокого» уровня — распознает и обрабатывает информацию в зависимости от ее характера и способа организации.

Компьютерные сети делятся на две группы — локальные и глобальные.

Локальные вычислительные сети

Локальная вычислительная сеть (ЛВС) — объединяет компьютеры, расположенные на небольшом расстоянии друг от друга, и представляет собой замкнутую систему. Небольшие расстояния между компьютерами позволяют использовать в локальных сетях в качестве линий связи простейшие проводные линии (кабели различных типов: коаксиальный, витая пара, оптоволоконный). Кабели подсоединяются к компьютеру через специальное устройство, называемое сетевой картой или сетевым адаптером. Это устройство вставляется в слот расширения на материнской плате компьютера. Имеются материнские платы со встроенным сетевым адаптером. Сетевые адаптеры (ArcNet, Ethernet, TokenRing) различаются производительностью (скоростью передачи данных) и соответственно стоимостью.

Для построения сети используются и другие сетевые устройства: хабы, концентраторы, повторители и др. Для подключения к локальной сети портативных компьютеров часто используется беспроводное подключение, при котором передача данных осуществляется с помощью электромагнитных волн.

Топология ЛВС — это способ объединения компьютеров в сеть между собой.

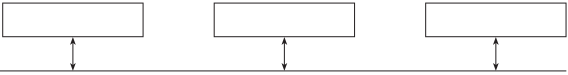

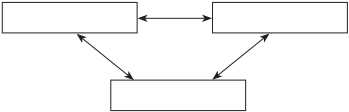

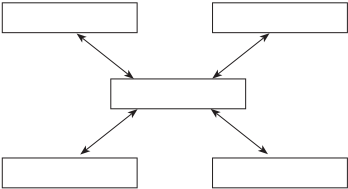

Основные топологии ЛВС:

Гирлянда

Кольцо

Звезда

ЛВС создается для совместного использования и обмена информацией между компьютерами, а также для совместного использования ресурсов сети.

Ресурс сети — это устройство, входящее в аппаратную часть какого-либо компьютера сети, доступное и используемое любым пользователем сети. Это могут быть принтеры, сканеры, дисковые накопители большой емкости, устройства резервного копирования информации, станки с ЧПУ и т. д., а также диски, программы и данные.

Существуют два принципиально разных способа соподчинения компьютеров в локальной сети и соответственно технологии работы в ней.

Одноранговая сеть — сеть равноправных компьютеров — рабочих станций, каждый из которых имеет имя и пароль для входа в компьютер в момент загрузки операционной системы. Имя и пароль назначаются владельцем компьютера средствами операционной системы и BIOS. В такой сети могут быть организованы «подсети» — так называемые группы, каждая из которых имеет имя, например «Бухгалтерия». Принадлежность к какой-либо группе может быть задана или изменена пользователем. Владельцу каждого компьютера в сети предоставлена программная возможность самому преобразовывать свой локальный ресурс (диски, папки, принтер) в разделяемый (сетевой), а также устанавливать права и пароль доступа к нему. Он же отвечает за сохранность или работоспособность этого ресурса. Сети этого вида часто организуются в небольших офисах (10–15 компьютеров); они не требуют системного администратора.

Иерархические сети — это сети, в которых имеется мощный компьютер — выделенный сервер, ресурсы которого предоставляются другим соединенным с ним компьютерам — рабочим станциям. Сервер (хост) — компьютер, предоставляющий свои ресурсы для совместного использования. Рабочая станция (клиент) — компьютер, пользующийся ресурсами сети. Ресурсы рабочих станций серверу, как правило, не доступны. По сравнению с одноранговыми сетями обеспечивают более высокое быстродействие и надежность работы сети, повышают конфиденциальность и надежность хранения информации и др. Работу всей сети организует системный администратор.

Возможна организация сетей и более сложных видов:

- сочетание одноранговой и иерархической сети — рабочие станции могут быть как подключены к выделенному серверу по принципу иерархической сети, так и объединены между собой в одноранговую сеть;

- иерархическая сеть с несколькими выделенными серверами;

- иерархическая сеть, в которой есть несколько уровней иерархии серверов, при этом серверы нижнего уровня подключаются к серверам более высокого уровня.

Взаимодействие серверов и рабочих станций обеспечивается сетевым программным обеспечением каждого компьютера сети. На сервере устанавливается сетевая операционная система, управляющая его работой и работой всей сети. На компьютере-клиенте располагается клиентская часть программного обеспечения, которая взаимодействует с сервером. В зависимости от вида сети программы на сервере и компьютере-клиенте могут быть как одинаковыми, так и различными. Сейчас наиболее распространены сетевые программы фирм Novell (программы Novell Netware) и Microsoft (Windows NT-сервер, сети Microsoft).

Пользователю рабочей станции доступны ресурсы сети в соответствии с заранее обусловленными правилами.

ЛВС используются в системах управления базами данных для быстрого доступа нескольких компьютеров к одной базе данных (например, при продаже авто-, авиа-, железнодорожных билетов), а также в производстве — для управления производственным процессом, выходного контроля качества, учета готовой продукции и расхода материалов.

Локальные сети обычно объединяют компьютеры, размещенные в одном здании, и не позволяют обеспечить совместный доступ к информации пользователям, находящимся, например, в разных частях города. Для решения этой проблемы создаются региональные сети, объединяющие компьютеры в пределах одного региона (города, страны, континента).

Многие организации, заинтересованные в защите информации от несанкционированного доступа, создают собственные, так называемые корпоративные сети. Такие сети могут объединять десятки тысяч компьютеров, размещенных в различных городах и странах.

Глобальные сети

Потребность в формировании единого мирового информационного пространства привела к созданию глобальных компьютерных сетей.

Глобальная сеть — соединения локальных, региональных и корпоративных сетей и отдельных компьютеров, находящихся на больших расстояниях друг от друга. Большие расстояния требуют наличия дополнительного устройства для обработки больших объемов информации и пересылки ее на большие расстояния. Это — серверы глобальной сети, представляющие собой очень мощные компьютеры.

Из-за больших расстояний использование простых линий связи в глобальных сетях невозможно. Современные глобальные сети используют телефонную связь, однако между серверами связь осуществляется по выделенным линиям или по специальным каналам связи. Они обладают высокой скоростью передачи и помехоустойчивостью. Сейчас в глобальных сетях все чаще используются системы спутниковой связи, что значительно расширяет их масштабы и возможности.

Для пользования глобальной сетью компьютер должен иметь модем и специальное программное обеспечение.

Глобальные сети предоставляют огромные возможности: можно, сидя за компьютером, прочитать новости, посетить картинную галерею, узнать прогноз погоды, обменяться письмами, прочитать книгу, получить ответы на многие вопросы и т. д. Каждый день появляются новые возможности и услуги, предоставляемые сетями.

Самая большая глобальная сеть — Internet (Интернет). Она охватывает все континенты Земли.

Интернет — всемирная КС, объединяющая в единое целое десятки тысяч разнородных локальных и глобальных сетей. Эта сеть содержит огромный объем информации по любой тематике, доступной на коммерческой основе всем желающим. Помимо получения чисто информационных услуг, через Интернет можно совершать покупки и коммерческие сделки, оплачивать счета, заказывать билеты на различные виды транспорта, бронировать места в гостиницах и др.

Интернет представляет собой объединение нескольких десятков тысяч различных локальных сетей (Сеть сетей). Каждая ЛВС называется узлом, или сайтом, а юридическое лицо, обеспечивающее работу сайта, — провайдером. Сайт состоит из нескольких компьютеров — серверов, каждый из которых предназначен для хранения информации определенного типа и в определенном формате. Каждый сайт и сервер на сайте имеют уникальные имена, посредством которых они идентифицируются в Интернете.

Для подключения к Интернету пользователь должен заключить контракт на обслуживание с одним из провайдеров в его регионе. После этого любая работа в Интернете начинается с соединения с сайтом провайдера. Связь с провайдером может быть организована:

- по коммутируемому телефонному каналу с помощью модема;

- с помощью постоянно действующего выделенного канала (просто вызовом соответствующей программы для работы в Интернете).

После соединения с провайдером пользователь получает доступ ко всем сайтам и компьютерам в Интернете. Открывающиеся при этом перед пользователем возможности зависят от условий контракта с провайдером.

Основная задача Интернета — обеспечить пользователя необходимой информацией и услугами. Для этого используется технология клиент/сервер.

Клиент (потребитель) — программа, принимающая информацию и услуги, предоставляемые другими компьютерами — серверами (поставщиками). Компьютеры, на которых запускают программы-серверы, должны обладать достаточно мощными ресурсами, т. к. им приходится «пропускать через себя» огромные объемы информации. Любой компьютер может выступить в роли клиента, как только на нем будет запущена какая-либо программа-клиент.

В компьютерных сетях используются различные марки компьютеров, типы модемов, линии связи, операционные системы и другие программы. Для того чтобы все сети «понимали» друг друга, они должны использовать единый набор правил, определяющий способ обмена информацией. Такой набор правил называется протоколом.

Протокол — это стандарт, определяющий формы представления и способы пересылки сообщений, процедуры их интерпретации, правила совместной работы различного оборудования в сетях, установленный по взаимному соглашению.

Все компьютеры, подключенные к Internet, должны использовать один и тот же протокол. С 1983 года это протокол TCP/IP (Transmission Control Protocol/Internet Protocol). Фактически это два протокола.

IP (протокол межсетевого взаимодействия) — более ранний вариант, разработанный для пересылки данных, организованных в пакеты. В пакет входит сообщение и информация о маршруте, т. е. адреса компьютера-отправителя и компьютера-получателя (аналогично пересылке письма в конверте по почте). Специальные компьютеры-маршрутизаторы (router) определяют путь, по которому должны следовать пакеты от компьютера к компьютеру, пользуясь таблицами и алгоритмами маршрутизации (т. к. прямой связи между любыми двумя компьютерами нет). Большие сообщения делятся на несколько пакетов с номерами. По этим номерам компьютер-получатель должен полностью восстановить исходное сообщение после получения всех пакетов. Недостатком протокола IP является его неспособность справиться с ошибками при передаче информации. Каждый пакет содержит контрольные суммы, которые вычисляются определенным образом по исходной информации. Компьютер-получатель выполняет те же вычисления и находит контрольные суммы по полученной информации. Если они не совпадают с исходными, значит, в процессе передачи произошла ошибка и данные исказились. При искажении данных, нарушении последовательности доставки пакетов или прерывании процесса передачи компьютер-получатель полностью отбрасывает пакет.

TCP (протокол управления передачей) устраняет этот недостаток. В случае возникновения какой-либо ошибки принимающий компьютер запрашивает повторную передачу.

Таким образом, TCP следит за целостностью данных, разбивает большие сообщения на последовательности более мелких, организует их нумерацию и последующее восстановление в единое сообщение; IP контролирует перемещение пакетов по Интернету, выбирая маршрут пересылки данных от одного компьютера к другому, а также определяет формат адреса компьютера.

Все современные операционные системы имеют встроенную поддержку основных протоколов для работы с Интернетом.

Каждый компьютер, подключенный к Интернету, должен иметь свой уникальный адрес во избежание путаницы при пересылке информации.

В Интернете применяются два типа адресов.

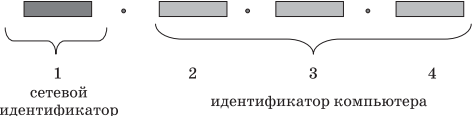

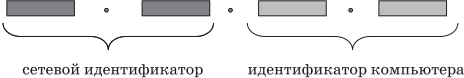

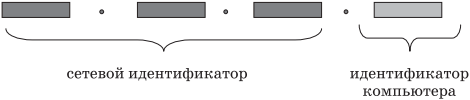

IP-адрес — по смыслу аналогичен почтовому индексу. IP-адрес — это последовательность из четырех чисел, разделенных точками. Каждое из чисел занимает 1 байт, т. е. может принимать значения 0..255. Так как 1 байт = 8 бит, эти числа часто называют октетами. Используется три класса IP-адресов: А, В и С. Класс IP-адреса определяет, сколько октетов отводится под адрес сети и сколько — под адрес компьютера.

Класс А используется для работы с небольшим количеством сетей (до 126), содержащих большое число компьютеров (≈16,8 млн).

Класс В — для работы со средним количеством сетей (до 16384), содержащих среднее число компьютеров (до 65534).

Класс С — для работы с большим количеством сетей (до ≈ 2 млн), содержащих малое число компьютеров (до 254).

Класс определяют по значению первого октета:

- если в первом октете число от 1 до 126 — класс А;

- если в первом октете число от 128 до 191 — класс В;

- если в первом октете число от 192 до 223 — класс С.

Для передачи сообщений на конкретные компьютеры в Internet протокол TCP/IP и программы-клиенты используют IP-адреса. Но они неудобны для восприятия пользователем. Человеку привычнее работать с именами.

Все пространство адресов Интернета разбито на области — домены. Внутри доменов возможно разделение по определенным признакам.

Доменный адрес — уникальное символьное имя компьютера в сети. Оно состоит из частей, разделенных точками. Место назначения уточняется справа налево: сначала указывается имя компьютера, затем — имя в сети, в которой он находится.

Доменный адрес компьютера включает в себя как минимум два уровня доменов. Домен первого уровня определяет страну или тип организации, которой принадлежит компьютер. Существуют установленные двухбуквенные сокращения для доменов стран. Например, Россия — ru, США — us, Франция — fr и т. д. Домены типов организаций обычно имеют трехбуквенные сокращения. Например, учебные заведения — edu, правительственные учреждения — gov, коммерческие организации — com, провайдеры услуг Интернет — net и т. д. Домен второго уровня определяет организацию, которая владеет или управляет сетью, содержащей данный компьютер. Обычно имя этого домена совпадает с названием соответствующей фирмы или ее торговой маркой. Имя компьютера указывает конкретный компьютер в сети, определенной доменами первого и второго (а возможно, и следующих) уровней. Оно регистрируется только в этой сети, и только эта сеть «ответственна» за передачу информации конкретному компьютеру-адресату.

Примеры доменных имен:

win.smtp.dol.ru

www.google.com.ua

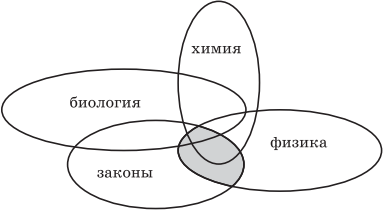

Домены могут сочетать региональные и организационные уровни, например: edu.ru — образовательные организации в России.

Доменные адреса должны быть преобразованы в IP-адреса. «Обычный» компьютер не может и не должен знать все IP-адреса Интернета. На DNS-серверах (Domain Name System) хранятся таблицы соответствия доменных и IP-адресов. DNS-серверы распределены по всей сети Internet. Каждый из них хранит информацию о большом числе компьютеров и способен мгновенно преобразовать доменное имя в IP-адрес. Если IP-адрес запрошенного компьютера не известен данному DNS-серверу, он обратится к ближайшему DNS-серверу и т. д. по цепочке, пока требуемый адрес не будет найден. Это займет несколько секунд. Адрес одного из DNS-серверов пользователь должен указать при настройке компьютера для работы в Интернете. Его можно получить у администратора локальной сети или провайдера.

В Интернете для поиска Web-документов используется система адресации URL (Uniform Resource Locator — унифицированный указатель ресурсов). Она применяется для указания способа организации информации на конкретном хосте и идентификации размещенного на нем информационного ресурса. URL включает в себя протокол доступа к документу, доменное имя или IP-адрес сервера, на котором находится документ, а также путь к файлу и собственно имя файла. Протокол доступа к документу определяет способ передачи информации. Для доступа к Web-страницам используется протокол передачи гипертекста HTTP. При записи протокола после его имени следует двоеточие и две косые черты: http://.

Например, URL имеет вид

http://home.microsoft.com/intl/ru/www_tour.html

Элементы этого адреса обозначают:

- http:// — префикс, указывающий тип протокола. В данном случае означает, что адрес относится к хосту, который является WWW-сервером. В качестве префикса (протокола) могут быть также указаны: ftp://, file://, news://;

- home.microsoft.com — доменное имя хоста. После него может следовать число, обозначающее порт, через который будет производиться подключение к хосту;

- /intl/ru/ — папка ru корневого каталога intl хоста;

- www_tour.html — имя файла. URL-адрес не должен содержать пробелов.

Он состоит из латинских букв и некоторых символов ( _ , ~ , —). Прописные и строчные буквы различаются. Путь к папке и название файла могут отсутствовать, а в конце могут указываться некоторые параметры. Например:

http://yandex.ru:8081/ya_detail.html#P7

http://www.surplusauction.com/auction.sa?SI=Geo9

http://www.stars.ru/cgi-bin/decads.pl?search=%C1%F3%EA%E8§ion=iserv

Услуги компьютерных сетей: World Wide Web, электронная почта, файловые архивы, поисковые системы, чат и пр.

Для различных видов работы в Интернете существуют свои службы (сервисы).