The VMware Enhanced Authentication Plug-in provides Integrated Windows Authentication and Windows-based smart card functionality.

In the vSphere 6.5 release, the VMware Enhanced Authentication Plug-in replaced the Client Integration Plug-in from vSphere 6.0 releases and earlier. The Enhanced Authentication Plug-in provides Integrated Windows Authentication and Windows-based smart card functionality. These are the only two features carried over from the previous Client Integration Plug-in. The Enhanced Authentication Plug-in can function seamlessly if you already have the Client Integration Plug-in installed on your system from vSphere 6.0 or earlier. There are no conflicts if both plug-ins are installed.

Install the plug-in only once to enable all the functionality the plug-in delivers.

For information about supported browsers and operating systems, see the vCenter Server Installation and Setup documentation.

Procedure

- Open a Web browser and type the URL for the vSphere Client.

- At the bottom of the vSphere Client login page, click Download Enhanced Authentication Plug-in.

- If the browser blocks the installation either by issuing certificate errors or by running a pop-up blocker, follow the Help instructions for your browser to resolve the problem.

- Save the plug-in to your computer, and run the executable.

- Step through the installation wizard for both the VMware Enhanced Authentication Plug-in and the VMware Plug-in Service which are run in succession.

- When the installations are complete, refresh your browser.

- On the External Protocol Request dialog box, click Launch Application to run the Enhanced Authentication Plug-in.

The link to download the plug-in disappears from the login page.

Posted by admin on 13.12.2013 in VMWare | ∞

После правильной настройки сквозной аутентификации в клиент VMWare vCenter Server Appliance 5.5 использовать эту аутентификацию Windows можно только в обычном клиенте, которым подключаешься и к ESXi. При попытке войти в web-клиент по адресу https://<IP-address>:9443 выдается сообщение об ошибке:

«Failed to connect to VMware Lookup Service

https://<fqdn_vCenter>:7444/lookupservice/sdk — SSL

certificate verification failed.»

Локальным администратором (administrator@vsphere.local ) также подключиться в vCenter Server Appliance не удалось.

Выяснилось, что версия VMware vCenter Server Appliance 5.5.0 не рабочая и необходимо обновиться до версии VMware vCenter Server Appliance 5.5.0а.

Для обновления заходим в vCenter Appliance по адресу

https://<IP-address>:5480.

Вход по умолчанию root с паролем vmware.

В верхнем меню Update кнопка Check Updates

После проверки появляется информация об обновлении. Нажимаем кнопку Install Updates.

Для порядку еще можно сделать перезагрузку. В меню System кнопка Reboot.

Это все.

Примечание

В хоте изучения темы была выполнена еще одна рекомендация.

В меню Admin переключатель «Certificate regeneration enabled» переведен в положение «yes». Но после того, как аутентификация web-клиентом наладилась, положение переключателя возвращено обратно и хуже не стало. Хотя, возможно, кому-то это понадобится сделать.

For several versions of vSphere vCenter it is possible to logon with your windows credentials. Making it easier to only tick a box and logon instead of typing your username and password.

This nice and neat trick is done via the VMware Enhanced Authentication Plugin.

The only issue… it does need to work every time, else it is going to be an annoyance.

And , yes, it became an annoyance for me… especially when using Firefox.

So let me give you to possible solutions

Solution 1# (re)start the service

Check if the VMware Cip Message Proxy Service is running. Firefox will let you know that it is not running.

Easy, right ?

Refresh your browser page are open the vCenter webclient. After ticking the box you should see your windows username filled in.

Solution 2# trust the SSL certificate

Yes, the Cip uses a SSL certificate and nowadays browsers are becoming more strict about it.

When you start the webclient for the first time in a browser, the browser will detect that a plugin wants to start and it asks you if it is allowed. And it gives you the option to remember your choice. (Tip let’s remember that it is allowed to run the plugin.)

When I used chrome or IE I did get a warning pop-up and told the browser that it is ok. But when using firefox, I didn’t get a pop-up warning. And I could tick and logon but it wasn’t working.

So after some googling I found this artice https://www.jonkensy.com/vcenter-6-5-enhanced-authentication-plugin-not-working/ which guided me to the solution. For firefox it was to accept the certificate from the proxy service. How ?

- browser to https:\vmware-plugin:8094

- Confirm the security exception (see image below)

Voila…. try it again by opening the webclient UI of vSphere.

Tick the box and logon…. you should see that it is entering your windows account detais

Vmware ESXi — проверка подлинности Active Directory

Vmware ESXi — проверка подлинности Active Directory

Хотите узнать, как настроить аутентификацию Vmware ESXi Active Directory? В этом уроке мы покажем вам, как аутентифицировать пользователей Vmware с помощью базы данных Microsoft Windows Active Directory и протокола LDAP.

Этот учебник был протестирован на Vmware ESXi 6.5

Этот учебник был протестирован на Vmware ESXi 6.7

В этом учебнике не используется Vcenter.

Авторское право © 2018-2021 Techexpert.tips.

Все права защищены. Никакая часть этой публикации не может быть воспроизведена, распространена или передана в любой форме или любыми средствами без предварительного письменного разрешения издателя.

Плейлист Vmware ESXi:

На этой странице мы предлагаем быстрый доступ к списку видео, связанных с Vmware ESXi.

Не забудьте подписаться на наш канал YouTube под названием FKIT.

Учебное пособие по VMware ESXi:

На этой странице мы предлагаем быстрый доступ к списку учебных пособий, связанных с Vmware Esxi.

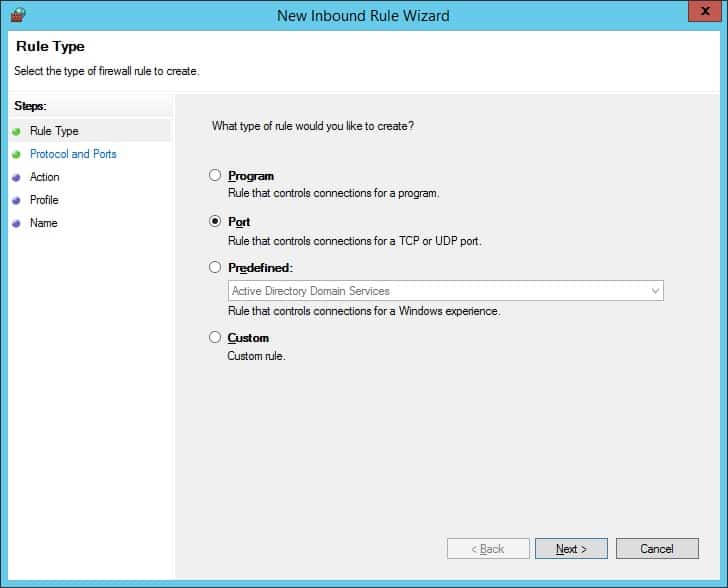

Брандмауэр контроллера домена Windows

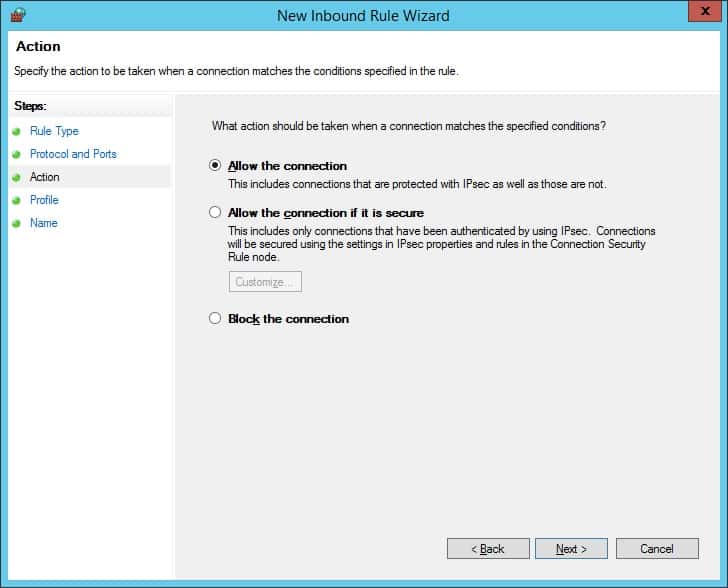

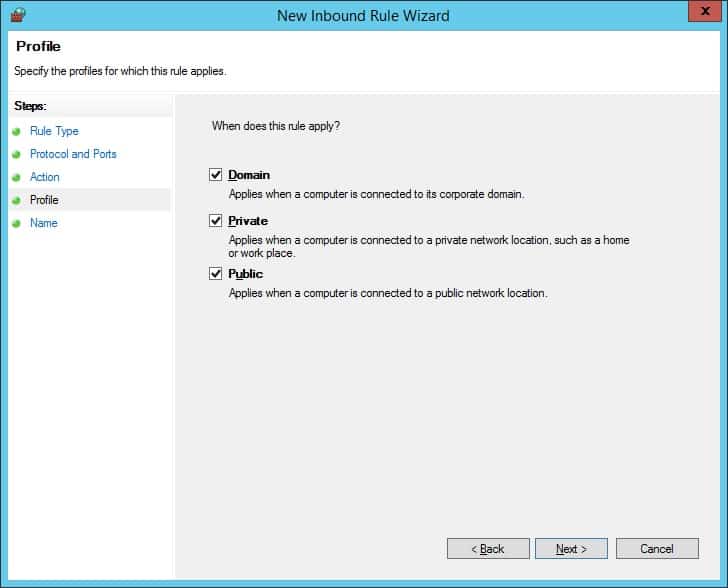

Во-первых, нам нужно создать правило брандмауэра на контроллере домена Windows.

Это правило брандмауэра позволит серверу Vmware запрашивать базу данных Active Directory.

На контроллере домена откройте приложение с именем Брандмауэр Windows в режиме повышенной безопасности.

Создайте новое правило входящего брандмауэра.

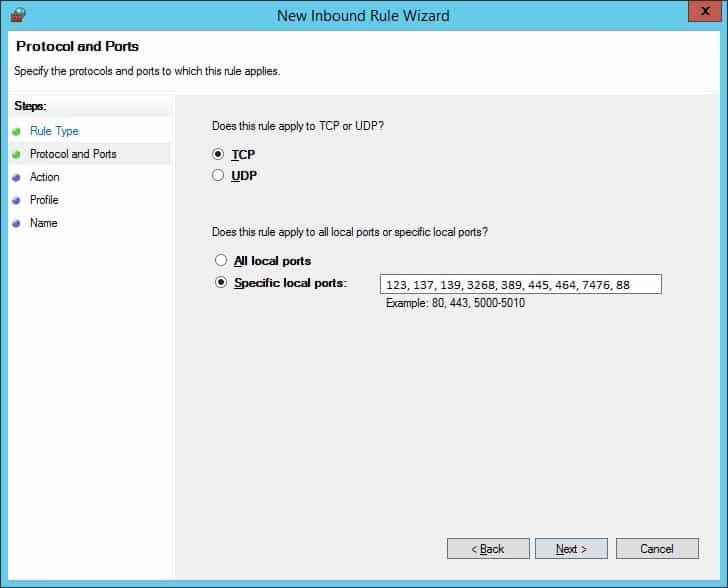

Выберите опцию TCP.

Выберите опцию Специфические локальные порты.

Введите следующие TCP-порты: 123, 137, 139, 3268, 389, 445, 464, 7476, 88

Выберите опцию Разрешить подключение.

Проверьте опцию DOMAIN.

Проверьте опцию PRIVATE.

Проверьте опцию PUBLIC.

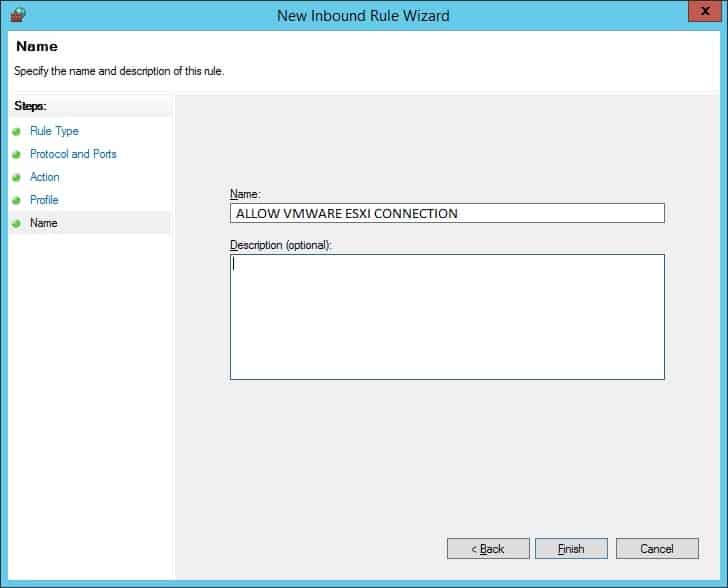

Введите описание в правило брандмауэра.

Поздравляем, вы создали необходимое правило брандмауэра.

Это правило позволит Vmware ESXi запрашивать базу данных Active Directory.

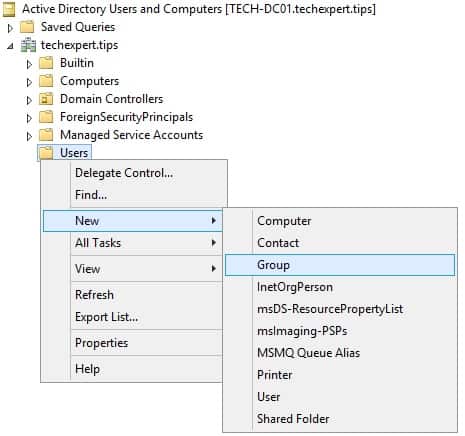

Создание учетной записи домена Windows

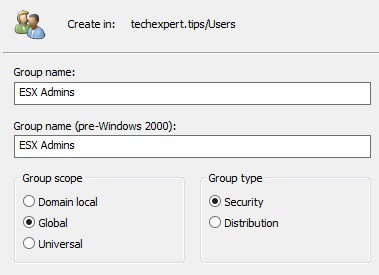

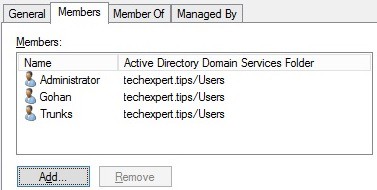

Далее нам нужно создать доменную группу с именем: ESX Admins.

Имя группы должно быть: ESX Admins

Членам группы администраторов ESX будет разрешено входить в веб-интерфейс Vmware ESXi.

Члены группы администраторов ESX будут иметь административные разрешения на работу с сервером VMware ESXi.

На контроллере домена откройте приложение с именем : Active Directory — пользователи и компьютеры

Создайте новую группу внутри контейнера Пользователи.

Создайте новую учетную запись с именем: ESX Admins

Добавьте участников в эту группу.

В нашем примере следующие пользователи были включены в группу администраторов ESX:

• Администратор

• Гохан

• Багажники

Поздравляем, вы создали необходимую конфигурацию Active Directory.

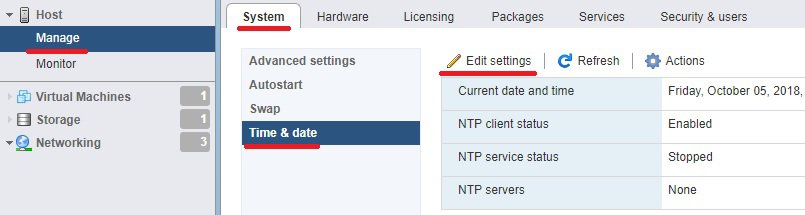

Настройка даты и времени Vmware

Сервер Vmware и контроллер домена Active Directory должны иметь одинаковую дату и время.

Мы будем использовать NTP для настройки правильной даты и времени на сервере Vmware ESXi.

Во-первых, вам нужно получить доступ к веб-интерфейсу Vmware.

Откройте программное обеспечение браузера, введите IP-адрес сервера Vmware ESXi и получите доступ к веб-интерфейсу.

На оперативном экране введите административную информацию входа.

После успешного входа в систему отобразится панель мониторинга Vmware.

На панели мониторинга Vmware откройте меню Управление.

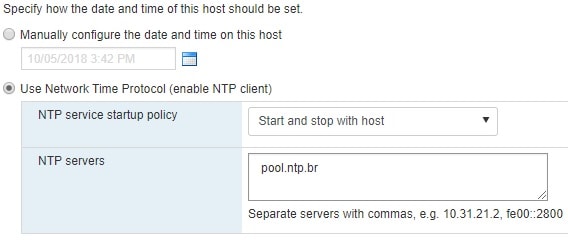

Откройте вкладку Система и выберите параметр Время и дата.

Нажмите на опцию Изменить настройки.

На новом экране введите требуемую конфигурацию NTP.

В нашем примере Vmware получит дату и время от NTP-сервера: POOL.NTP.BR

В нашем примере Vmware запустит службу NTP во время загрузки.

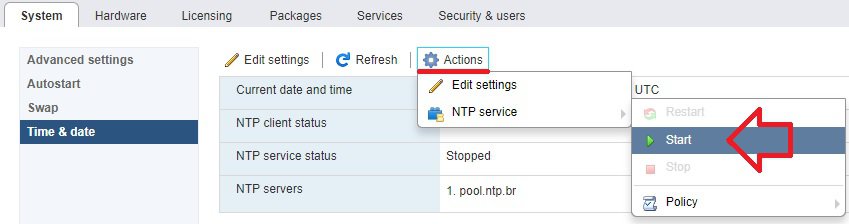

Теперь нам нужно запустить службу NTP.

Нажмите на кнопку Действия.

Выберите меню службы NTP.

Нажмите на опцию Пуск.

NTP начнется немедленно.

Вы завершили настройку Vmware ESXi NTP.

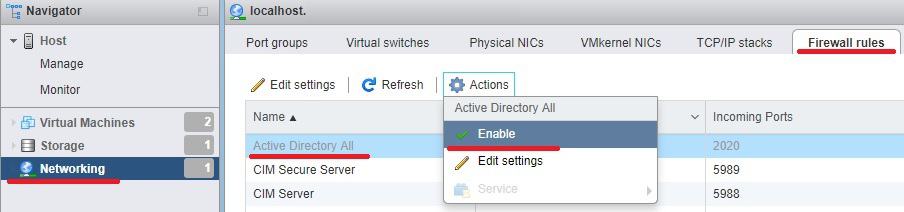

Конфигурация брандмауэра Vmware

Брандмауэр Vmware должен быть настроен таким образом, чтобы разрешить взаимодействие между контроллером домена ActiveDirectory и сервером Vmware ESXi.

На панели мониторинга Vmware откройте меню Сеть.

Откройте вкладку Правила брандмауэра.

Выберите параметр с именем Active Directory All.

Нажмите на кнопку Действия и выберите опцию Включить.

Вы завершили настройку брандмауэра Vmware ESXi.

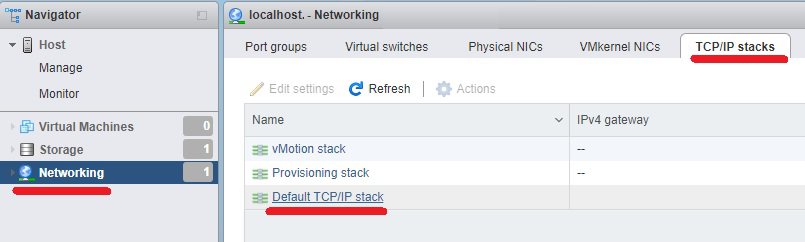

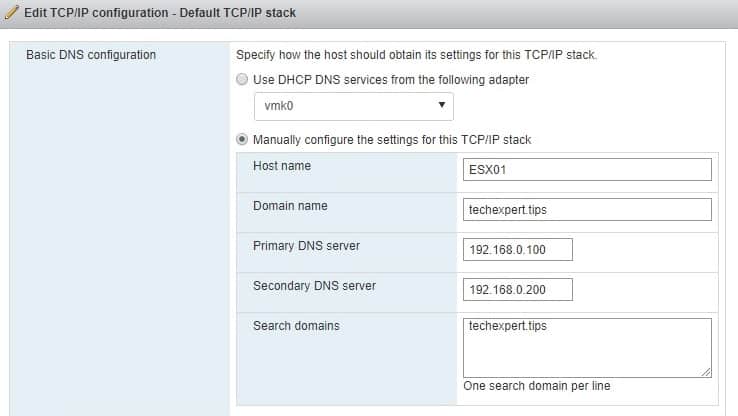

Настройки DNS Vmware

Сервер Vmware ESXi должен быть настроен как DNS-клиент домена Active Directory.

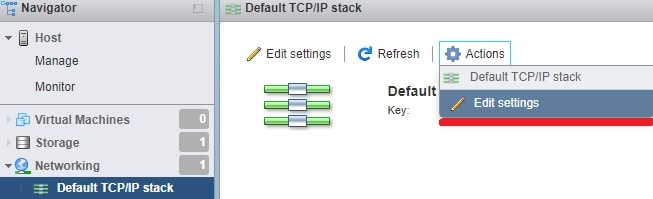

На панели мониторинга Vmware откройте меню Сеть.

Откройте вкладку Стеки TCP/IP.

Выберите параметр Стек TCP/IP по умолчанию.

На новом экране нажмите на меню Действия и выберите опцию Изменить настройки.

В верхней части экрана нажмите на меню Действия и выберите опцию Изменить настройки.

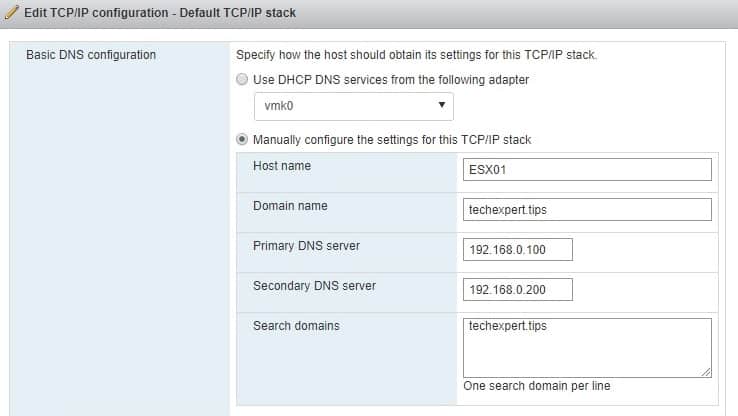

На этом экране вы можете изменить следующую конфигурацию сети:

• Имя хоста — имя хоста сервера Vmware

• Dns-имя домена — доменное имя Active Directory

• DNS-серверы — IP-адрес контроллеров домена

Вы завершили настройку Vmware ESXi DNS.

Присоединение Vmware к домену Active Directory

Сервер Vmware ESXi должен быть членом домена Active Directory.

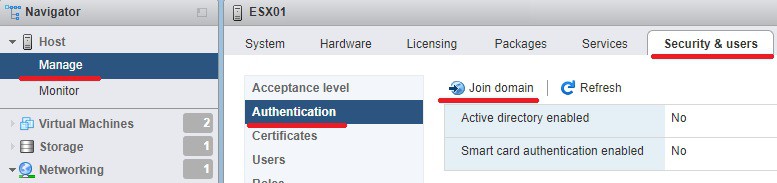

На панели мониторинга Vmware откройте меню Управление.

Откройте вкладку Безопасность и пользователи.

Выберите опцию Аутентификация и нажмите кнопку Присоединиться к домену.

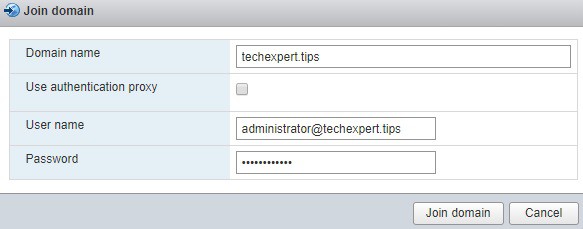

На новом экране необходимо настроить следующие элементы:

• Доменное имя — ваш домен Active Directory

• Использование прокси-сервера аутентификации — Нет

• Имя пользователя — учетная запись администратора домена

• Пароль — Пароль администратора домена

После завершения настройки нажмите на кнопку Присоединиться к домену.

Подождите, пока система подтвердит, что ваш сервер Vmware ESXi теперь является членом домена.

Вы завершили интеграцию с Vmware ESXi Active Directory.

Вы завершили настройку Vmware ESXi DNS.

Проверка подлинности Vmware Active Directory

Все члены группы администраторов ESX теперь могут удаленно входить в систему на сервере Vmware ESXi.

Откройте программное обеспечение браузера, введите IP-адрес сервера Vmware ESXi и получите доступ к веб-интерфейсу.

На экране приглашения введите данные для входа пользователя, который является членом группы администраторов ESX.

Имейте в виду, что вам нужно ввести информацию, используя следующий формат: USERNAME@DOMAIN

После успешного входа в систему отобразится панель мониторинга Vmware.

Вы успешно интегрировали имя входа Vmware ESXi в домен Active Directory.

VirtualCoin CISSP, PMP, CCNP, MCSE, LPIC22022-02-19T16:25:55-03:00

Related Posts

Page load link

Join Our Newsletter

Ok

Текущая виртуализация компании в основном использует vsphere. В настоящее время существует около 7. физических машин. Чтобы лучше управлять виртуальными машинами, компания планирует использовать vcenter.

Ниже будет записана установка и настройка vcenter, где vcenter версии 5.5, и не используются отдельные базы данных и управление доменом AD.

vcenterУстановите связанные пакеты следующим образом:

На приведенном выше рисунке VMware-viclient-all-5.5.0-1281650 — это установочный файл клиента, VMware-VIMSetup-all-5.5.0-1312299.iso — установочный файл vcenter, VMware-VMvisor-Installer-5.5.0-1331820. x86_64.iso — это установочный файл esxi.

One, предварительные требования для установки vcenter5.5

vcenter5.5 должен быть установлен в операционной системе выше Windows Server 2008 x64.

vcenter5.5 не обязательно требует отдельной базы данных SQL Server.

Сервер vcenter5.5 не обязательно должен быть присоединен к домену.

Лучше не устанавливать IIS на сервере vcenter5.5.

Аппаратная конфигурация сервера vcenter5.5 — это память 4G, 4-ядерный ЦП и жесткий диск емкостью 50 ГБ.

Чтобы установить vCenter здесь, мы выбираем выборочную установку. Выбирая установку vCenter Server, мы видим, что нам нужно сначала установить его.vCenter Singnle Singnle-Onс участиемСлужба инвентаризации vCenter. следующим образом:

Во-вторых, установите vCenter Singnle Singnle-On.

Теперь приступаем к установке vCenter Singnle Singnle-On.

Примечание. На следующих скриншотах статьи мы только иллюстрируем наиболее важные части, а остальные части не будут иллюстрироваться скриншотами.

Установите vCenter Singnle Singnle-On следующим образом:

Изображение выше является предварительным условием для установки входа в систему, что хорошо видно на изображении выше. Этот сервер не добавлен в AD.

Информация на картинке выше очень важна, в том числеSign-OnДомен, пользователь и пароль для входа. Этот домен, пользователь и пароль часто используются при будущих установках и входе в vcenter, и их необходимо записать.

Просто используйте имя сайта по умолчанию.

Определите порт, на котором работает https, просто используйте здесь порт по умолчанию.Примечание. Этот порт является коммуникационным портом между Sign-On и VCenter.

Предварительный просмотр информации об установке входа в систему.

На этом установка Sign-On завершена.

В-третьих, установите службу инвентаризации vCenter

Чтобы установить службу инвентаризации vCenter, мы должны сначала выполнить вход в систему следующим образом:

Из рисунка выше мы можем узнать, что для установки службы инвентаризации vCenter мы должны сначала выполнить вход в систему. Инструкции по установке входа в систему см. В главе 2.

Теперь запустите формальную установку службы инвентаризации vCenter следующим образом:

Полное доменное имя, по умолчанию подходит.

Определите порты каждой службы vCenter и оставьте значение по умолчанию.

Выбирайте исходя из масштаба развертывания. Версия подставки vCenter поддерживает до 1000 хостов. Здесь мы выбираем малый масштаб.

На приведенном выше рисунке имя пользователя администратора sso сохраняется по умолчанию, а пароль администратора sso — это пароль, который мы только что ввели, когда начали установку Sign-On.

Подтвердите установку отпечатка пальца и нажмите Да.

Установите соответствующие сертификаты.

На этом этапе служба инвентаризации vCenter установлена.

В-четвертых, установите vcenter

После установки служб инвентаризации vCenter Singnle Singnle-On и vCenter мы решили начать формальную установку vCenter. следующим образом:

Для этого необходимо ввести лицензионный пароль vcenter, который необходимо ввести в соответствии с покупкой. Я введу здесь один.

Лицензионный ключ можно вводить или не вводить. Если вы не введете его, он будет работать в ознакомительном режиме (имеет все функции, пробный режим действует 60 дней).

vcenterДля этого требуется поддержка базы данных SQL Server. Здесь мы напрямую используем базу данных SQL Server 2008 Express, которая поставляется с vcenter. Экспресс-поддержка базы данныхНе более 5 хостов.

Для использования SQL-сервера вы можете обратиться к этой статье «Mud: установка базы данных SQL Server 2005》, Или по этой ссылке:http://www.ilanni.com/?s=sqlserver

На приведенном выше рисунке имя пользователя администратора sso сохраняется по умолчанию, а пароль администратора sso — это пароль, который мы только что ввели, когда начали установку Sign-On.

Подтвердите установочный отпечаток пальца.

На этом установка vcenter завершена.

Шесть, настройте vcenter

После установки vcenter мы можем подключиться к vcenter на любом компьютере, где установлена vsphere, следующим образом:

IP-адрес на рисунке — это IP-адрес vcenter, а имя пользователя и пароль —Имя пользователя и пароль при установке Sign-On.

После входа в vcenter выберите создание центра обработки данных.

Выберите только что добавленный дата-центр.

Выберите «Добавить хост».

На картинке выше введите IP-адрес esxi, имя пользователя и пароль.

Убедитесь, что выбор отпечатка пальца — да.

Введите лицензию.

«Режим блокировки» по умолчанию отключен.

Выберите центр обработки данных, в который нужно добавить esxi. Если имеется несколько центров обработки данных (т. Е. Несколько vcenters), вы можете выбрать.

На изображении выше мы можем ясно видеть, что vcenter добавил первый esxi.

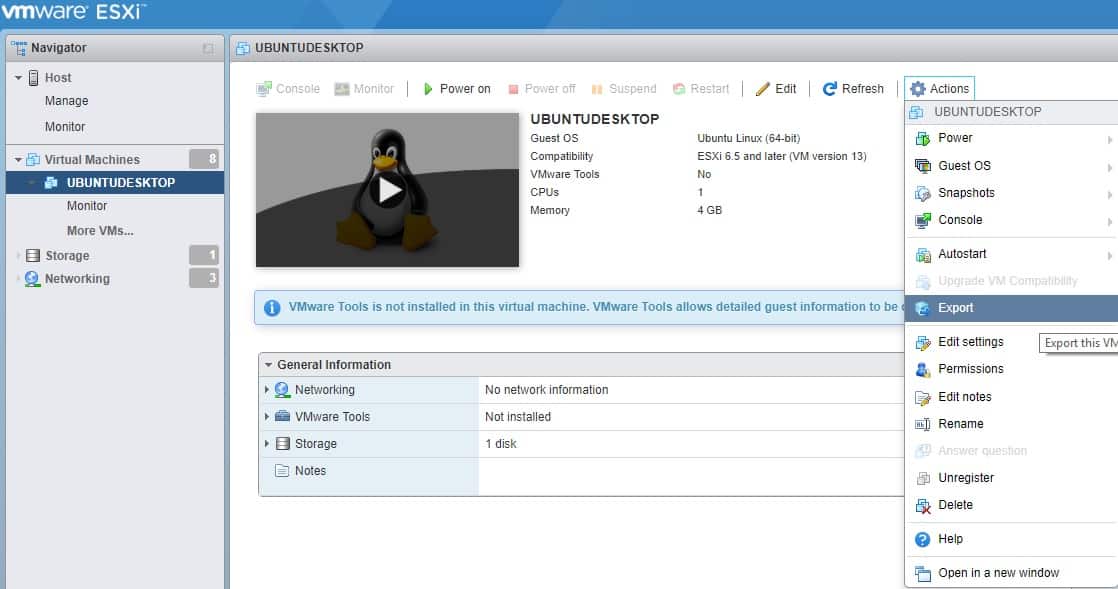

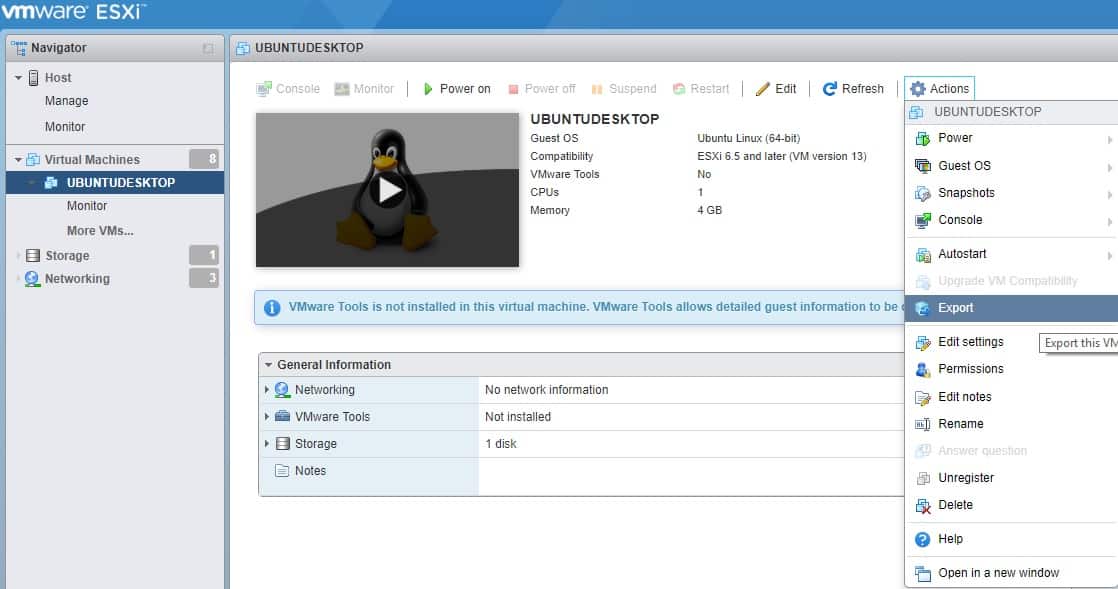

Затем мы можем создать виртуальную машину или напрямую импортировать существующий шаблон виртуальной машины.

Семь, просмотрите базу данных vcenter

Мы также можем посмотреть базу данных vcenter следующим образом:

На рисунке выше мы можем ясно видеть, что vcenter создал базу данных VIM_VCDB во время установки.

Примечание. В указанном выше подключении к базе данных SQL Server 2008 Express мы используем метод проверки подлинности Windows.

Если вы хотите использовать аутентификацию SQL Server, нам нужно сначала изменить пароль пользователя sa или создать пользователя, а затем авторизовать его.

Здесь мы напрямую используем пользователя sa для изменения пароля пользователя sa. Когда vcenter устанавливает базу данных SQL Server 2008 Express по умолчанию, мы не знаем пароль пользователя sa, поэтому нам нужно изменить пароль пользователя sa.следующим образом:

После изменения пароля пользователя sa нам все равно нужно изменить раздел реестра.

Ключевое значение на моей тестовой машине —:HKEY_LOCAL_MACHINESOFTWAREMicrosoftMicrosoft SQL ServerMSSQL10_50.VIM_SQLEXPMSSQLServerLoginMode

1 означает использование проверки подлинности Windows

2 означает использование гибридного метода аутентификации

Теперь нам нужно только изменить значение ключа LoginMode на 2, а затем перезапустить службу SQL Server, чтобы войти в базу данных с использованием учетной записи sa.

Восемь, получите пароль [email protected]

Если мы забыли имя пользователя и пароль для входа в vcenter, мы можем использовать C: Program Files VMware Infrastructure Orchestrator vco.propertiesФайл конфигурации извлекает вошедшего в систему пользователя. следующим образом:

Конечно, мы также можем проверить связанные журналы, такие как

C: Program Files VMware Infrastructure Orchestrator app-server logs post_installer_action file.

Если вы хотите получить пароль для входа, мы можем использовать C: Program Files VMware Infrastructure VMware CIS vmdird подvdcadmintoolИнструменты найдены. следующим образом:

cd C:”Program Files”VMwareInfrastructureVMwareCISvmdird

vdcadmintool.exe

Введите 3 и нажмите Enter, система покажет Account DN, введите следующую информацию:cn=Administrator,cn=users,dc=vSphere,dc=local

следующим образом:

Примечание: желтая часть, отмеченная на рисунке, — это последний пароль пользователя для входа.

Вышеупомянутый метод модификации может ссылаться на эту ссылку:

http://kb.vmware.com/selfservice/microsites/search.do?language=en_US&cmd=displayKC&externalId=2034608

Недавно столкнулся с ситуацией, что перестал работать VCenter (в моём случае версия 6.5 – VCSA, но подобное может быть с любой версией не зависимо от платформы).

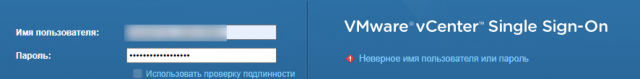

При попытке зайти как под доменной учёткой, так и под локальным админом – не проходила проверка подлинности – постоянно писало – сперва, что неправильные имя пользователя или пароль, а затем и вовсе, что требуется ввести имя пользователя и пароль, хотя они само собой были введены.

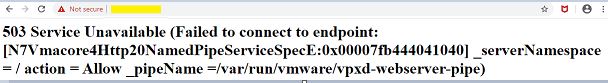

После попытки перезагрузить сервер или все службы командами service-control —stop —all и service-control —start —all добрая половина служб не запускалась, при этом на главной странице vcenter – выскакивала ошибка 503

При переходе по адресу vcenter/ui – появлялась ошибка

[400] An error occurred while sending an authentication request to the vCenter Single Sign-On server. An error occurred when processing the metadata during vCenter Single Sign-on setup – null.

В моём случае проблема оказалась в протухшем STS сертификате. Далее я пишу для своего случая, именно для VCSA, если у вас vCenter на винде, то читайте KBшки, ссылки на которые указаны, там есть описания, что делать для виндовых случаев.

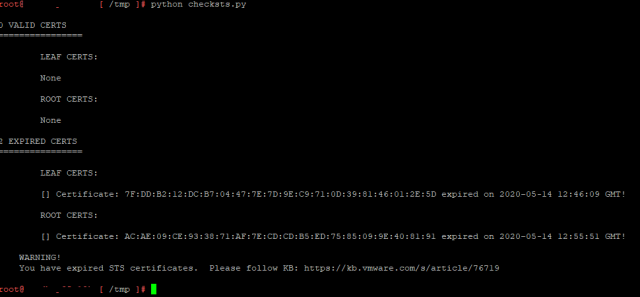

Чтобы посмотреть срок действия STS сертификатов нужно скачать скрипт из KB VMWare. На всякий случай скопировал его.

Скачать можно при помощи wget, ну или закинуть на сервере через WinSCP, ну или просто скопировать текст скрипта и вставить в файл на сервере.

Запускается он командой:

python checksts.py

После выполнения будут отображены действительные и просроченные STS сертификаты. Если найдется просроченный сертификат, то внизу будет подсказка на какую KB стоит посмотреть.

В этой KB имеется скрипт, на всякий случай – копия, для обновления просроченных STS сертификатов, конечно как водится, перед запуском чего-бы то ни было – рекомендуется сделать бэкапы, снапшоты и т.д и т.п. Также обратите внимание, что если у вас в одном SSO домене находится несколько vCenter серверов – то запускать скрипт нужно только на одном.

В общем качаем скрипт, делаем его исполняемым и запускаем:

chmod +x fixsts.sh ./fixsts.sh

Если всё пройдет без ошибок – можно пробовать перезапустить все службы:

service-control --stop --all service-control --start --all

Если окажется, что есть еще какие-нибудь протухшие сертификаты, то службы всё равно могут не стартануть. Найти все просроченные сертификаты поможет команда:

for i in $(/usr/lib/vmware-vmafd/bin/vecs-cli store list); do echo STORE $i; /usr/lib/vmware-vmafd/bin/vecs-cli entry list --store $i --text | egrep "Alias|Not After"; done

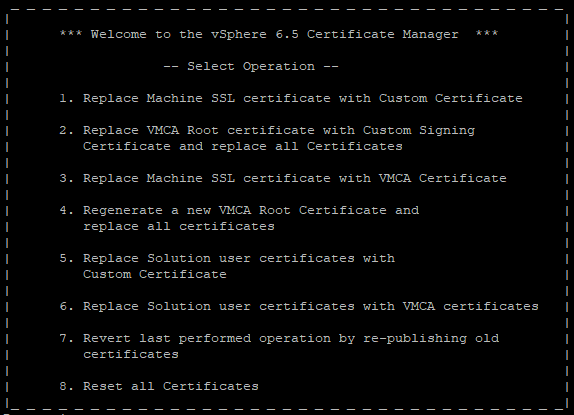

Соответственно нужно будет такие сертификаты обновить и снова попробовать перезапустить все службы. Либо, можно пойти простым и топорным путём, и перевыпустить вообще все сертификаты:

/usr/lib/vmware-vmca/bin/certificate-manager

Тут нужно будет выбрать 8й пункт, и далее следовать инструкциям на экране. Но используйте эту команду на свой страх и риск, если используются сторонние сервисы/плагины/кастомизированные шаблоны то это дело скорее всего нужно будет перенастраивать.

После описанных выше действий у меня vCenter починился, и работает нормально. Вообще какое-то странное решение у VMWare с этим ультраважным сертификатом. Возникает вопрос – почему нельзя было сделать, что б он автоматически перевыпускался, когда походит к концу срок его действия?

Раздел: Советы

Написано: 26.06.2014

Автор: Antonio

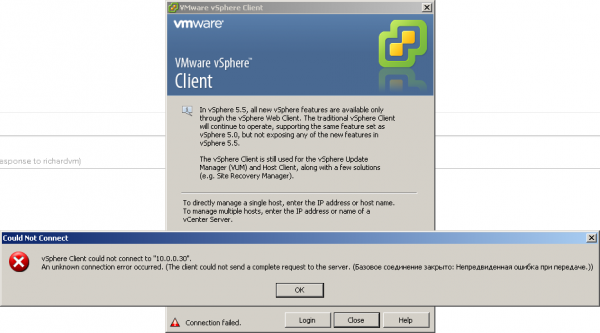

Давно хотел описать решение проблемы — клиент VMware vSphere Client на Windows XP не подключается к ESXi 5.5, происходит ошибка.

Оказывается старые операционные системы Windows XP, Windows 2003 не поддерживают необходимые алгоритмы шифрования.

Для Windows 2003 сделали патчи, которые создают возможности подключения, а вот для Windows XP в VMware vSphere® 5.5 Release Notes пишут что решение ошибки подключения — это обновить ОС хотя бы до Windows Vista и выше.

На просторах инета умельцы нашли решение — оно простое и эффективное (хотя конечно давно пора использовать Windows 7

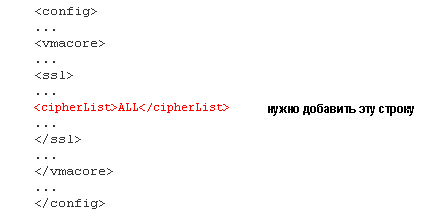

Включаем возможность подключаться из Windows XP:

1. Включаем SSH (можно из клиента, который подключается Configuration->Security Profile->Services->Properties или из «консоли» сервера)

2. Заходим в ESXi по SSH и с помощью редактора vi добавляем одну строку в конфиг:

/etc/vmware/rhttpproxy/config.xml

(сделал в виде картинки, так как модули блога исправляют большую букву L на маленькую)

3. Перезапускаем сервис

/etc/init.d/rhttpproxy restart

4. Выключаем SSH (можно и оставить)

После этих манипуляций можно подключаться к ESXi 5.5 из Windows XP

Фразы: не могу подключиться к esxi базовое соединение закрыто

![clip_image025[1] clip_image025[1]](https://russianblogs.com/images/567/ffee0f82418571f53a2c1504d127c5bf.png)