Главная / Операционные системы /

Основы организации операционных систем Microsoft Windows / Тест 2

Упражнение 1:

Номер 1

Известно, что совокупность системных вызовов ОС Windows изменяется от версии к версии. Поэтому разработчики добиваются выполнения стандартного приложения на всех версиях системы…

Ответ:

(1) путем модификации справочной системы MSDN

(2) за счет поддержки промежуточного программного слоя Win32 API

(3) с помощью рекомендаций по модификации приложений

Номер 2

Для обращения к сервисам ОС Windows стандартное приложение должно прибегнуть к…

Ответ:

(1) непосредственному обращению к системному вызову

(2) помощи соответствующего раздела MSDN

(3) вызову функции программного интерфейса Win32 API

Номер 3

Возможность выполнения каждого действия несколькими способами делает ОС Windows более…

Ответ:

(1) гибкой

(2) громоздкой

Упражнение 2:

Номер 1

Для получения информации об особенностях использования конкретной Win32-функции разработчик приложения должен прибегнуть к помощи…

Ответ:

(1) компилятора Visual C++

(2) гипертекстовой системы MSDN

(3) проводника Windows Explorer

Номер 2

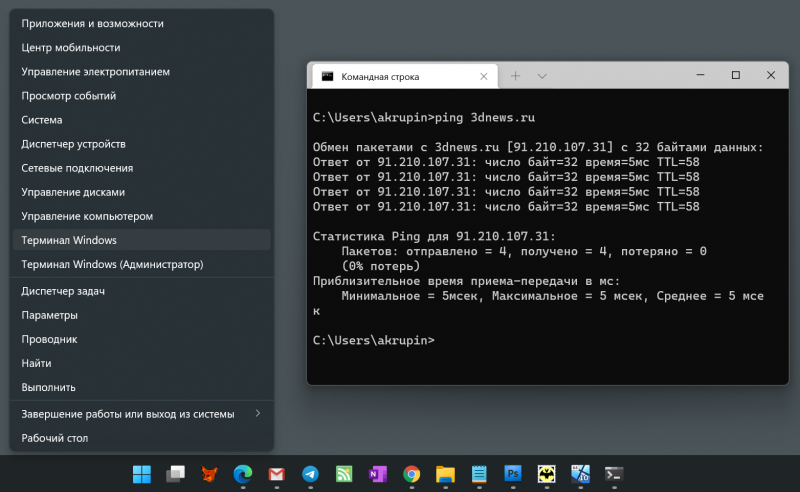

К консольным приложениям ОС MS Windows относятся:

Ответ:

(1) приложения, которые могут быть запущены из административной консоли управления

(2) приложения с текстовым интерфейсом

(3) приложения, созданные компилятором Visual Studio, где в рабочем проекте для типа приложения указано, что оно консольное

Номер 3

Система контекстной помощи разработчика в компиляторе Visual Studio…

Ответ:

(1) совпадает со справочной системой MSDN

(2) является частью программного интерфейса Win32 API

(3) входит в набор штатных справочных материалов ОС Windows

Упражнение 3:

Номер 1

Переносимости программ от одной версии ОС Windows другой способствует:

Ответ:

(1) введение новых стандартных типов данных

(2) наличие промежуточного программного слоя Win32 API

(3) наличие стандартного набора системных вызовов

Номер 2

Известно, что программирование в 16-разрядных системах, например, в MS-DOS, осуществлялось с активным использованием так называемых "длинных" указателей (long pointer) с префиксом LP. Использование префикса LP для некоторых типов данных в Win32-приложениях…

Ответ:

(1) необходимо для обеспечения совместимости с приложениями MS-DOS

(2) необходимо для работы с большими адресными пространствами

(3) является анахронизмом

Номер 3

Для описания обычной 8-разрядной символьной переменной в ОС Windows можно использовать тип:

Ответ:

(1) char

(2) CHAR

(3) TCHAR

(4) WCHAR

Упражнение 4:

Номер 1

Использование 16-разрядного кода для хранения символа позволяет:

Ответ:

(1) повысить производительность 16-разрядных операционных систем

(2) обеспечить выполнение 16-разрядных приложений в среде ОС Windows

(3) поддерживать большое разнообразие языков и систем письменности

Номер 2

Стандарт Unicode используется для:

Ответ:

(1) хранения и обработки текстовых строк в качестве внутреннего формата ОС Windows

(2) поддержки разных языков и систем письменности

(3) выполнения 16-битных приложений

Номер 3

Введение типа данных TCHAR …

Ответ:

(1) способствует переносимости программ между разными версиями ОС Windows

(2) снижает зависимость от используемой кодировки

(3) является эквивалентом типа CHAR

Упражнение 5:

Номер 1

Обработка ошибок позволяет:

Ответ:

(1) снизить вероятность возникновения ошибок

(2) организовать корректное восстановление после потенциальных ошибок

(3) преобразовать код ошибки в его текстовое описание

Номер 2

Функция SetLastError …

Ответ:

(1) позволяет синтезировать код ошибки для его последующей обработки

(2) преобразует код ошибки в ее содержательное описание

(3) возвращает код последней ошибки

Номер 3

Для правильной обработки в программе ошибки "деление на ноль" целесообразно…

Ответ:

(1) применить комбинацию функций GetLastError и FormatMessage

(2) использовать звуковой сигнал (функция MessageBeep)

(3) прибегнуть к структурной обработке исключений

Упражнение 6:

Номер 1

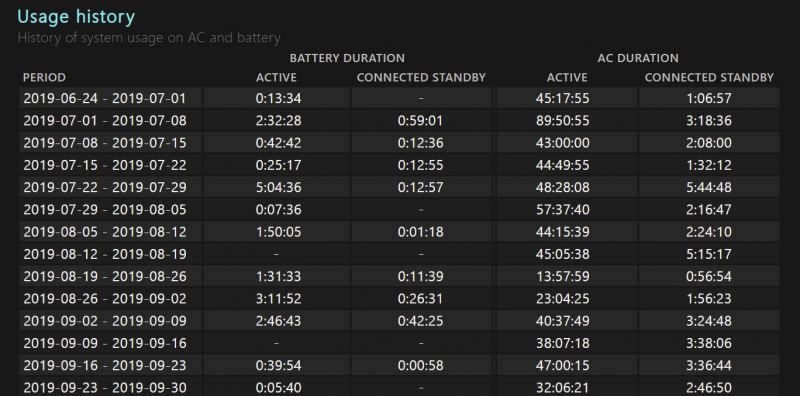

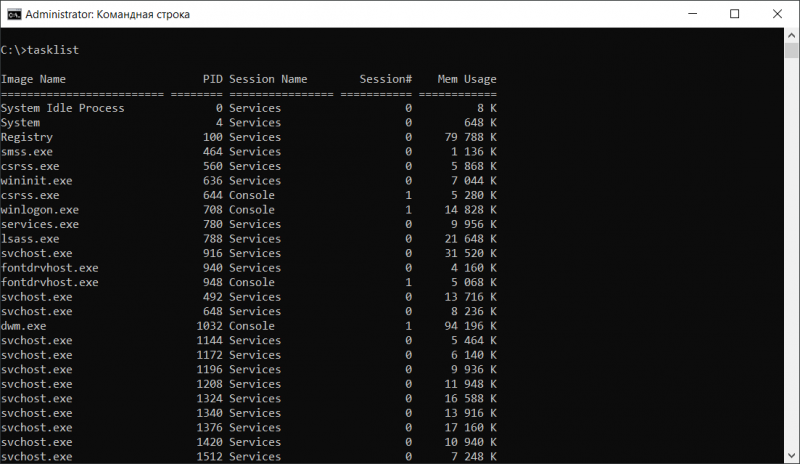

Многочисленные счетчики производительности, входящие в состав штатных инструментальных средств ОС Windows…

Ответ:

(1) позволяют повысить производительность системы

(2) позволяют получить информацию о функционировании отдельных компонентов системы

(3) обеспечивают взаимодействие с утилитами и программными средствами, входящими в состав Platform SDK.

Номер 2

Инструментальные средства изучения ОС Windows могут:

Ответ:

(1) входить в комплект поставки ОС

(2) быть получены с сайта sysinternals.com

(3) входить в состав пакета MS Platform SDK

Номер 3

Для наблюдения за состоянием выполняющегося потока целесообразно применить…

Ответ:

(1) диспетчер задач

(2) соответствующий счетчик производительности

(3) утилиту depends

From Wikipedia, the free encyclopedia

This article refers to applications with text input consoles. See console game for more information about applications that can run on

video game consoles.

A console application is a computer program designed to be used via a text-only computer interface, such as a text terminal, the command-line interface of some operating systems (Unix, DOS,[1] etc.) or the text-based interface included with most graphical user interface (GUI) operating systems, such as the Windows Console in Microsoft Windows,[2] the Terminal in macOS, and xterm in Unix.

Overview[edit]

A user typically interacts with a console application using only a keyboard and display screen, as opposed to GUI applications, which normally require the use of a mouse or other pointing device. Many console applications such as command line interpreters are command line tools, but numerous text-based user interface (TUI) programs also exist.

As the speed and ease-of-use of GUIs applications have improved over time, the use of console applications has greatly diminished, but not disappeared. Some users simply prefer console based applications, while some organizations still rely on existing console applications to handle key data processing tasks.

The ability to create console applications is kept as a feature of modern programming environments such as Visual Studio and the .NET Framework on Microsoft Windows.[3] It simplifies the learning process of a new programming language by removing the complexity of a graphical user interface (see an example in the C# article).

For data processing tasks and computer administration, these programming environments represent the next level of operating system or data processing control after scripting. If an application is only going to be run by the original programmer and/or a few colleagues, there may be no need for a pretty graphical user interface, leaving the application leaner, faster and easier to maintain.

Text User Interface[edit]

Libraries[edit]

Multiple libraries are available to assist with the development of Text User Interfaces.

On Unix systems, such libraries are ncurses and curses.

On Microsoft Windows, conio.h is an example of such library.

Examples[edit]

Console-based applications include Alpine (an e-mail client), cmus (an audio player), Irssi (an IRC client), Lynx (a web browser), Midnight Commander (a file manager), Music on Console (an audio player), Mutt (an e-mail client), nano (a text editor), ne (a text editor), newsbeuter (an RSS reader), and ranger (a file manager).

See also[edit]

- Text-based (computing)

- Box-drawing character

- Shell (computing)

References[edit]

- ^ Walnum, Clayton (1998). Windows 98 Programming Secrets. IDG Books Worldwide. ISBN 978-0764530593.

- ^ Stigler, Shane; Linsenbradt, Mark; Cowart, Robert; Gregg, Kenneth (1999). Windows NT 4 Administrator’s Handbook. Wiley. ISBN 978-0764532870.

- ^ Oberg, Robert J. (2002). Introduction to C# Using .NET. Prentice Hall PTR. ISBN 978-0130418012.

Further reading[edit]

- Richter, Jeffrey (1994). Advanced Windows NT The Developer’s Guide to the Win32 Application Programming Interface. Microsoft Press. ISBN 978-1556155673.

From Wikipedia, the free encyclopedia

This article refers to applications with text input consoles. See console game for more information about applications that can run on

video game consoles.

A console application is a computer program designed to be used via a text-only computer interface, such as a text terminal, the command-line interface of some operating systems (Unix, DOS,[1] etc.) or the text-based interface included with most graphical user interface (GUI) operating systems, such as the Windows Console in Microsoft Windows,[2] the Terminal in macOS, and xterm in Unix.

Overview[edit]

A user typically interacts with a console application using only a keyboard and display screen, as opposed to GUI applications, which normally require the use of a mouse or other pointing device. Many console applications such as command line interpreters are command line tools, but numerous text-based user interface (TUI) programs also exist.

As the speed and ease-of-use of GUIs applications have improved over time, the use of console applications has greatly diminished, but not disappeared. Some users simply prefer console based applications, while some organizations still rely on existing console applications to handle key data processing tasks.

The ability to create console applications is kept as a feature of modern programming environments such as Visual Studio and the .NET Framework on Microsoft Windows.[3] It simplifies the learning process of a new programming language by removing the complexity of a graphical user interface (see an example in the C# article).

For data processing tasks and computer administration, these programming environments represent the next level of operating system or data processing control after scripting. If an application is only going to be run by the original programmer and/or a few colleagues, there may be no need for a pretty graphical user interface, leaving the application leaner, faster and easier to maintain.

Text User Interface[edit]

Libraries[edit]

Multiple libraries are available to assist with the development of Text User Interfaces.

On Unix systems, such libraries are ncurses and curses.

On Microsoft Windows, conio.h is an example of such library.

Examples[edit]

Console-based applications include Alpine (an e-mail client), cmus (an audio player), Irssi (an IRC client), Lynx (a web browser), Midnight Commander (a file manager), Music on Console (an audio player), Mutt (an e-mail client), nano (a text editor), ne (a text editor), newsbeuter (an RSS reader), and ranger (a file manager).

See also[edit]

- Text-based (computing)

- Box-drawing character

- Shell (computing)

References[edit]

- ^ Walnum, Clayton (1998). Windows 98 Programming Secrets. IDG Books Worldwide. ISBN 978-0764530593.

- ^ Stigler, Shane; Linsenbradt, Mark; Cowart, Robert; Gregg, Kenneth (1999). Windows NT 4 Administrator’s Handbook. Wiley. ISBN 978-0764532870.

- ^ Oberg, Robert J. (2002). Introduction to C# Using .NET. Prentice Hall PTR. ISBN 978-0130418012.

Further reading[edit]

- Richter, Jeffrey (1994). Advanced Windows NT The Developer’s Guide to the Win32 Application Programming Interface. Microsoft Press. ISBN 978-1556155673.

Правильные ответы выделены зелёным цветом.

Все ответы: Целью настоящего курса практических занятий является иллюстрация основных положений лекционного курса «Основы операционных систем» на примере 32-разрядной версии операционной системы (ОС) Windows (Windows NT, 2000, XP, Vista), разработанной корпорацией Microsoft. Данный курс не является руководством по системному программированию в среде Windows, но его изучение позволит лучше понять особенности функционирования операционных систем и разрабатывать более эффективные приложения. Автор пытался решить задачу создания основы для проведения практических занятий по ОС Windows в рамках курса по операционным системам.

Что такое мультипрограммная вычислительная среда?

(1) система, в которой помимо операционной системы могут выполняться различные программы

(2) система, в памяти которой одновременно находятся операционная системы и несколько прикладных программ

(3) система, в которой программа находится в памяти наряду с операционной системой и может выполняться, а также осуществлять операции ввода-вывода

Установленный бит V(Valid) в строке таблицы страниц PTE означает, что…

(1) соответствующая страница находится в оперативной памяти

(2) обращение к соответствующей странице разрешено

(3) соответствующая страница была модифицирована

В ОС Windows файл представляет собой…

(1) неструктурированную последовательность байтов

(2) последовательность записей фиксированной длины

(3) последовательность записей переменной длины

В ОС Windows файловая система …

(1) взаимодействует с диском посредством драйвера диска

(2) сама реализована в виде драйвера

Понятие «объект» связывают с семафорамми, каналами, файлами потому, что…

(1) их поддержка в системе связана с инкапсуляцией данных

(2) с точки зрения системы безопасности они подлежат защите от субъектов

В системе защиты ОС Windows процедура входа в систему Winlogon …

(1) функционирует в режиме ядра

(2) является системным процессом пользовательского режима

Процедура аутентификации пользователя обычно инициируется…

(1) комбинацией клавиш SAS (secure attention sequence)

(2) комбинацией клавиш "ctrl+alt+del"

(3) случайной комбинацией символов, генерируемых драйвером клавиатуры

Известно, что совокупность системных вызовов ОС Windows изменяется от версии к версии. Поэтому разработчики добиваются выполнения стандартного приложения на всех версиях системы…

(1) путем модификации справочной системы MSDN

(2) за счет поддержки промежуточного программного слоя Win32 API

(3) с помощью рекомендаций по модификации приложений

К основным системным механизмам ОС относят:

(1) системные вызовы

(2) аппаратные прерывания

(3) исключительные ситуации

(4) программные прерывания

(5) системные сервисы

Описатель (handle) объекта необходим:

(1) приложению для последующей работы с этим объектом

(2) справочной системе MSDN для хранения информации об объекте

(3) менеджеру объектов для создания объекта в точном соответствии с описанием

Реализация многозадачной операционной системы, в которой не поддерживаются потоки, предполагает периодическое сохранение и последующее восстановление:

(1) блока управления процессом

(2) блока управления процессом, только в случае его изменения

(3) контекста процесса

Вытеснение потока — это:

(1) передача процессора другому потоку

(2) выгрузка потока на диск

(3) передача потока другому процессору

Реализована ли в ОС Windows модель передачи данных, в рамках которой один из потоков записывает в промежуточный объект n байт, другой записывает m байт, а третий считывает k байт, где m+n>k ?

(1) да

(2) нет

(3) не существует, но может быть реализована

Критическая секция — это:

(1) участок программы, выполнение которого может привести к недетерминизму в вычислениях

(2) ресурс, использование которого может привести к race condition

(3) неожиданно возникшая, неблагоприятная для получения правильных результатов ситуация

Эффективное время доступа к памяти является близким к времени доступа к оперативной памяти:

(1) так как частота обращений к вторичной памяти невысока по сравнению с частотой обращений к оперативной памяти

(2) поскольку скорость доступа к оперативной памяти существенно выше, чем скорость обращения к вторичной памяти

(3) поскольку емкость вторичной памяти существенно больше, чем оперативной

В каких операционных системах наиболее остро стоит проблема синхронизации прикладных программ:

(1) пакетных операционных системах

(2) операционных системах жесткого реального времени

(3) операционных системах с разделением времени

Организация таблицы страниц в виде двух уровней необходима для…

(1) экономии памяти

(2) ускорения процесса трансляции адреса

Может ли существующий файл быть открытым для чтения с помощью функции CreateFile ?

(1) нет, так как эта функция используется только для создания файла

(2) да

Для связи символьного имени файла с блоками диска в файловой системе NTFS запись о файле в каталоге…

(1) указывает на строку в таблице отображения файлов, поддерживающей связный список блоков для каждого файла

(2) указывает на индексный узел, хранящий адреса блоков данного файла

(3) сопоставляется с записью о файле в главной файловой таблице диска MFT

В рамках системы защиты ОС Windows каждый поток снабжается…

(1) маркером доступа

(2) дескриптором защиты

(3) идентификатором безопасности пользователя, создавшего данный поток

Администратор системы…

(1) всегда обладает всеми привилегиями

(2) обладает лишь некоторыми привилегиями в соответствии с минимумом привилегий

Применив комбинацию клавиш "ctrl+alt+del", пользователь может…

(1) зарегистрироваться в системе

(2) посмотреть список активных процессов

(3) инициировать перезагрузку

(4) заблокировать компьютер

Для получения информации об особенностях использования конкретной Win32-функции разработчик приложения должен прибегнуть к помощи…

(1) компилятора Visual C++

(2) гипертекстовой системы MSDN

(3) проводника Windows Explorer

Отличие системного вызова от обычного вызова процедуры состоит…

(1) в том, что при обработке системного вызова процессор переходит в режим ядра

(2) в том, что первый — синхронное событие

(3) в количестве передаваемых параметров

ОС Windows называют объектно-ориентированной средой, в которой…

(1) объекты используются для разделения защиты и именования данных и ресурсов

(2) посредством объектов реализованы аппаратные и программные прерывания

(3) организовано наследование объектов при порождении процессов и потоков

Для пользовательского кода и данных 32-разрядной версии ОС Windows отводится:

(1) 1 Гб

(2) 2 Гб

(3) 4 Гб

Является ли завершение потока основанием для запуска процедуры планирования?

(1) да

(2) является, при условии, что в системе есть готовые к выполнению потоки

(3) нет

Сегменты разделяемой памяти, используемые для коммуникаций прикладных программ, …

(1) изначально существуют в системе

(2) создаются пользователем при помощи функций Win32 API

(3) создаются по просьбе пользователя системным администратором

Одним из решений проблемы синхронизации является использование переменной замка (lock). При этом вхождение в критическую секцию осуществляется при помощи операций while(lock); и lock=1;. Недостатком данного решения является:

(1) бесконечно долгое выполнение операции while(lock);

(2) затраты времени на опрос переменной lock

(3) возможность вытеснения потока между этими двумя операциями

Таблица страниц позволяет найти…

(1) номер страничного кадра по номеру виртуальной страницы

(2) номер виртуальной страницы по номеру страничного кадра

(3) номер блока на диске по номеру страничного кадра

Что можно сказать о реализации подсистемы планирования программ, сформировавшейся в период третьего поколения компьютеров, в операционных системах четвертого поколения:

(1) подсистема была реализована в полном объеме

(2) подсистема реализована только в мультипрограммных системах

(3) от подсистемы вначале отказались ввиду ограниченных возможностей персональных компьютеров, но по мере их расширения подсистема была реализована

Сегменты разделяемой памяти создаются с использованием…

(1) файлов, отображаемых в память

(2) прототипных таблиц страниц

(3) сопутствующих объектов-секций

Функция CreateFile используется для…

(1) создания файлов

(2) создания каталогов

(3) открытия файла для последующих операций чтения-записи

(4) задания имени файла

(5) создания каналов, а также последовательных и параллельных портов

Каждому файлу на NTFS диске …

(1) соответствует одна запись в главной файловой таблице MFT

(2) может соответствовать несколько записей в файловой таблице MFT

В состав учетной записи пользователя входит…

(1) маркер доступа

(2) дескриптор защиты

(3) идентификатор безопасности SID

(4) перечень привилегий пользователя в отношении системы

Для того чтобы лишить пользовательское приложение конкретной привилегии в отношении системы, достаточно…

(1) перед запуском приложения удалить эту привилегию из учетной записи пользователя

(2) отключить данную привилегию в маркере доступа приложения

Система аудита заключается в…

(1) протоколировании действий пользователей и использовании полученных протоколов для выявления вторжений

(2) проверки подлинности пользователей при помощи паролей или биометрических средств

(3) проверки прав доступа к объекту на основе списков ACL

Переносимости программ от одной версии ОС Windows другой способствует:

(1) введение новых стандартных типов данных

(2) наличие промежуточного программного слоя Win32 API

(3) наличие стандартного набора системных вызовов

Организация ввода с клавиатуры предполагает обработку:

(1) аппаратного прерывания, поскольку клавиатура — это часть аппаратуры

(2) системного вызова, поскольку для ввода обычно используются команды типа scanf или read, то есть синхронные события

(3) исправимой исключительной ситуации, так как при этом происходит подкачка недостающей информации

Через Win32 функции экспортируются:

(1) базовые объекты, то есть объекты диспетчера (события, мьютексы, семафоры, потоки ядра, таймеры и др.) и управляющие (DPC, APC, прерывания, процессы, профили и др.)

(2) объекты исполнительной системы, к которым относятся такие объекты, как: процесс, поток, открытый файл, семафор, мьютекс, маркер доступа и ряд других.

(3) описания и атрибуты объектов, хранимые в системе MSDN

Для создания процесса используется Win32-функция…

(1) CreateProcess

(2) CreateProcessAsUser

(3) CreateProcessWithLogonW

Процедура планирования не запускается, если:

(1) один из потоков сделал операцию up на семафоре

(2) произошел запуск нового потока

(3) поток вышел из состояния ожидания

Коммуникационный канал в ОС Windows может использоваться…

(1) только для связи между двумя процессами

(2) только для связи процессора с самим собой

(3) для связи процесса с самим собой, а также для связи между двумя процессами

Атомарность (непрерывность) выполнения нескольких операций может быть обеспечена путем использования:

(1) переменной-замка

(2) TSL команд

(3) Interlocked-функций

Преимущество программной поддержки сегментации по сравнению с аппаратной состоит в:

(1) универсальности и лучшей переносимости кода

(2) более высокой скорости доступа к памяти

В чем состоят преимущества монолитного дизайна операционных систем перед микроядерным?

(1) сокращение совокупного размера ядра системы за счет отказа от сложных коммуникаций модулей

(2) высокая производительность за счет отказа от сложных коммуникаций модулей

(3) простота реализации вследствие того, что все компоненты работают в одном адресном пространстве

Информация о состоянии страниц физической памяти хранится в…

(1) базе данных PFN (page frame number)

(2) ассоциативной памяти

(3) прототипной таблице страниц

(4) главной файловой таблице MFT

В ОС Windows данные файла, представляющие собой неструктурированную последовательность байтов…

(1) не являются атрибутом

(2) могут входить в состав атрибута "неименованный поток данных"

(3) могут входить в состав атрибута "именованный поток данных"

Для учета свободных и занятых блоков в файловой системе NTFS используется…

(1) связный список

(2) битовый вектор

(3) совокупность серий файловых блоков

Генерация идентификатора безопасности пользователя SID осуществляется…

(1) в момент регистрации в системе

(2) при создании учетной записи

(3) в результате применения функции NetUserAdd

Сколько привилегий обычно содержит учетная запись пользователя с административными правами в ОС Windows 2000 непосредственно после ее создания?

(1) 0

(2) 17

Может ли поток, которому выделена память в стандартной куче процесса, получить случайно доступ к данным того процесса, которому эта страница принадлежала ранее?

(1) нет, не может

(2) может

(3) может только при наличии привилегии SeSecurityPrivilege

Использование 16-разрядного кода для хранения символа позволяет:

(1) повысить производительность 16-разрядных операционных систем

(2) обеспечить выполнение 16-разрядных приложений в среде ОС Windows

(3) поддерживать большое разнообразие языков и систем письменности

Сохранение состояния текущего потока с его последующим восстановлением характерно для обработки:

(1) аппаратного прерывания

(2) системного сервиса

(3) исправимой исключительной ситуации

(4) модификации вектора прерываний

Структура данных, содержащая информацию об объекте, формируется …

(1) в момент создания ресурса

(2) во время загрузки ОС

(3) в момент первого обращения к ресурсу

Информация о дескрипторе созданного процесса имеется…

(1) в структуре данных процесса-создателя, наряду с информацией о других дочерних процессах

(2) в возвращаемой структуре в составе параметра ppiPricInfo

(3) в таблице процессов и может быть считана при помощи функций Win32 API.

Использование слоя абстрагирования приоритетов позволяет:

(1) передать функцию назначения приоритетов операционной системе

(2) избавить пользователя от необходимости запоминать числовые значения приоритетов

(3) изменять числовые значения приоритетов, не затрагивая программного интерфейса системы

Функция ReadFile предназначена для чтения данных из:

(1) файла

(2) анонимного канала

(3) именованного канала

Спин-блокировкой называется:

(1) поведение потока, связанное с его вращением в пустом цикле и опросом значения некоторой переменной

(2) блокирование входа в критическую секцию для других активных потоков

(3) организация циклов внутри критических секций для решения проблем синхронизации

Может ли прикладная программа, находясь в непривилегированном режиме, модифицировать виртуальную ячейку памяти по адресу 0x77777777 ?

(1) да

(2) нет

Невытесняющая многозадачность, реализованная в ОС Windows 3.1, по сравнению с вытесняющей многозадачностью, реализованной в последующих версиях ОС Windows, является:

(1) преимуществом, поскольку позволяет пользователю реализовать собственную систему планирования

(2) недостатком, так как некорректное приложение может монополизировать загрузку процессора

(3) преимуществом вследствие снижения накладных расходов на переключение программ

Рабочим набором в ОС Windows называется…

(1) совокупность физических страниц, выделенных процессу

(2) совокупность физических страниц, выделенных потоку

(3) максимальное количество физических страниц, которое может быть выделено процессу

В ОС Windows операция чтения из файла …

(1) является блокирующей, то есть приводит к приостановке потока до получения необходимых данных

(2) является асинхронной, то есть поток, выдавший запрос на чтение, продолжает работу параллельно с процессом чтения данных

(3) может быть как блокирующей, так и асинхронной

Механизм точек повторного анализа в файловой системе NTFS используется для организации…

(1) монтирования файловых систем

(2) связывания (link) файлов

Функция LookUpAccountName позволяет получить…

(1) идентификатор безопасности SID по имени учетной записи

(2) имя учетной записи по идентификатору безопасности SID

Для защиты системных файлов от пользователя с административными правами в системе…

(1) для этих файлов сформированы специальные списки прав доступа

(2) фиксируются изменения в этих файлах, и если файл изменен, он заменяется заранее заготовленной копией

Обработка ошибок позволяет:

(1) снизить вероятность возникновения ошибок

(2) организовать корректное восстановление после потенциальных ошибок

(3) преобразовать код ошибки в его текстовое описание

IRQL ((interrupt request levels) приоритеты прерываний задаются …

(1) ядром системы

(2) с помощью уровня абстрагирования от оборудования

(3) с помощью вектора прерываний

Значение счетчика ссылок на объект, равное нулю, предполагает, что:

(1) объект может быть разрушен

(2) объект готов для открытия каким-либо процессом

(3) объект не предназначен для совместного доступа

На многопроцессорном компьютере в состоянии исполнения может находиться…

(1) только один поток

(2) несколько потоков, но не большее, чем число процессоров

(3) произвольное число потоков, которое лимитируется объемом оперативной памяти

Текущее значение приоритета…

(1) может быть выше базового

(2) может быть ниже базового

(3) равно базовому

Потоковая модель передачи данных может быть обеспечена путем организации передачи данных через:

(1) файл

(2) анонимный канал

(3) именованный канал

Win32-функции EnterCriticalSection и LeaveCriticalSection …

(1) являются универсальным средством синхронизации

(2) обычно используются для синхронизации потоков одного процесса

(3) используются для синхронизации потоков одного процесса только на однопроцессорных машинах

Для того чтобы иметь возможность записать информацию по некоторому виртуальному адресу, необходимо:

(1) зарезервировать регион, содержащий данный адрес

(2) зарезервировать регион, содержащий данный адрес, и передать ему физическую память

Почему важно, чтобы ядро многозадачной ОС было реентерабельным?

(1) поскольку код ядра нереентерабельной ОС может выполнять только один поток, в то время как все остальные потоки, которым нужны системные сервисы, будут блокированы и, следовательно, система может превратиться в однозадачную

(2) поскольку возникает возможность параллельного выполнения прикладных и системных программ

(3) так как системный вызов и прерывание могут обрабатываться ядром параллельно

При нехватке оперативной памяти в ОС Windows принято выталкивать на диск страницу…

(1) к которой было наименьшее число обращений

(2) которая оказалась в памяти раньше других

(3) к которой не будет обращений в ближайшее время

В каждый конкретный момент файл может быть открыт для чтения …

(1) только одним потоком

(2) несколькими потоками

(3) одним потоком несколько раз

В файловой системе NTFS совместный доступ к файлу, то есть одновременное открытие файла несколькими потоками…

(1) запрещен

(2) разрешен

(3) разрешен только в случае использования механизма захвата файла

Стандартные (по умолчанию) атрибуты защиты объекта должны быть сформированы…

(1) непосредственно в его дескрипторе защиты

(2) в маркере доступа субъекта, создающего данный объект

Предположим, что в одном из потоков процесса сформирован специальный маркер доступа для доступа к объекту. Значит, после открытия объекта остальные потоки процесса…

(1) также будут иметь доступ к этому объекту

(2) будут иметь доступ к объекту только при наличии такого же маркера доступа

(3) не будут иметь доступа к этому объекту

Многочисленные счетчики производительности, входящие в состав штатных инструментальных средств ОС Windows…

(1) позволяют повысить производительность системы

(2) позволяют получить информацию о функционировании отдельных компонентов системы

(3) обеспечивают взаимодействие с утилитами и программными средствами, входящими в состав Platform SDK.

В двухуровневой системе планирования ОС Windows приоритеты высшего уровня определяются:

(1) источником события

(2) планировщиком

(3) вектором прерываний

При помощи Win32-функций можно:

(1) открыть по имени уже существующий объект

(2) создать объект и дать ему имя

(3) создать неименованный объект

Для выполнения приложений в среде ОС Windows…

(1) необходимо вызывать функцию CreateThread, поскольку среда поддерживает потоки

(2) не обязательно вызывать функцию CreateThread

Накладные расходы на диспетчеризацию (переключение) потоков…

(1) уменьшаются при уменьшении кванта времени

(2) увеличиваются при уменьшении кванта времени

(3) не зависят от величины кванта времени

К способам межпроцессного обмена, реализованного в ОС Windows, можно отнести:

(1) именованные каналы

(2) clipboard

(3) удаленный вызов процедур (RPC)

Отличие мьютекса от семафора состоит в том, что …

(1) он не содержит счетчиков и регулирует доступ к единственному ресурсу

(2) только поток, занявший мьютекс, может освободить этот мьютекс

(3) для блокировки потока на мьютексе не может использоваться синхронизирующая функция WaitForSingleObject

Механизм сторожевых страниц используется для описания динамически меняющих свой размер регионов, таких, как…

(1) стандартная куча процесса

(2) стек потока

(3) регион кода потока

Сделать работу с файлами более производительной можно за счет:

(1) кэширования блоков файлов

(2) дефрагментации диска

(3) ведения журнала файловых операций

Может ли субъект иметь дескриптор защиты?

(1) да, поскольку субъект является частным случаем объекта

(2) нет, поскольку дескриптор защиты — это атрибут объекта

Программным прерыванием в терминологии Microsoft называется…

(1) системный вызов, так как его реализация связана с выполнением команды "int"

(2) асинхронный вызов процедуры (APC)

(3) отложенный вызов процедуры

На многопроцессорных комплексах в ОС Windows может быть реализована…

(1) нежесткая привязка потока к процессору

(2) жесткая привязка потока к процессору

Ведение протокола при выполнении файловых операций дает возможность…

(1) сделать работу с файлами более производительной

(2) уменьшить ущерб в случае отказа питания

(3) решить проблему плохих блоков

В некоторый момент времени t анализ системы дискреционного доступа показал, что состояние системы безопасно. Это означает, что…

(1) состояние системы останется безопасным и в дальнейшем

(2) для того чтобы состояние системы оставалось безопасным, нужно запретить некоторые операции

(3) гарантировать, что состояние системы останется безопасным, нельзя

В чем смысл реализации многозадачности в ОС?

(1) повышение эффективности использования процессора, который может переключаться с выполнения одной программы на выполнение другой

(2) более эффективная загрузка устройств ввода-вывода, поскольку ввод-вывод одной программы может проходить параллельно выполнению другой

(3) организация асинхронной работы с устройствами с помощью механизма прерываний

Сброшенный бит V(Valid) в строке таблицы страниц PTE может означать, что соответствующая страница…

(1) находится в файле выгрузки

(2) является разделяемой между несколькими процессами

(3) является разделяемой между несколькими потоками одного процесса

Доступ к байтам файлов под управлением ОС Windows осуществляется …

(1) последовательно, начиная с начала файла

(2) в произвольном порядке

Размер кластера диска равен…

(1) 512 б

(2) 4 Кб

(3) размеру сектора, умноженному на кластерный множитель

Управление ролевым доступом предполагает…

(1) наличие системы управления дискреционным доступом, поскольку пользователи порождают процессы и потоки, то есть субъекты

(2) приписывание пользователей к группам для упрощения администрирования

(3) наличие в системе привилегированного пользователя – администратора системы

В соответствии с политикой безопасности, лежащей в основе системы защиты ОС Windows …

(1) владелец ресурса может контролировать доступ к нему

(2) доступ к ресурсу может контролировать только системный администратор

Смысл использования комбинации клавиш "ctrl+alt+del" состоит в том, что она…

(1) легко запоминается пользователем

(2) всегда перехватывается драйвером клавиатуры, который вызывает подлинную программу аутентификации

(3) используется для аутентификации по умолчанию и легко может быть заменена на любую другую

Для обращения к сервисам ОС Windows стандартное приложение должно прибегнуть к…

(1) непосредственному обращению к системному вызову

(2) помощи соответствующего раздела MSDN

(3) вызову функции программного интерфейса Win32 API

Интерфейс между прикладной программой и операционной системой реализуется при помощи:

(1) системных сервисов

(2) аппаратных прерываний

(3) системных вызовов

Наличие объектов дает компании Microsoft возможность:

(1) организовать единый интерфейс ко всем системным ресурсам и структурам данных

(2) обновлять функциональность системы, не затрагивая программного интерфейса приложений

(3) поддерживать объектно-ориентированную среду для организации процесса наследования ресурсов

В операционной системе, поддерживающей потоки, предполагается периодическое сохранение и последующее восстановление:

(1) блока управления процессом

(2) блока управления потоком

(3) контекста процесса

(4) контекста потока

Поток может быть вытеснен:

(1) в любой момент

(2) только по окончании кванта времени

(3) только в том случае, если есть свободный процессор

В ОС Windows файлы представляют собой неструктурированную последовательность байтов. Можно ли обмениваться через файл типизированными сообщениями?

(1) нет

(2) да, если отправитель и получатель контролируют формат сообщений

Какое из перечисленных утверждений является правильным?

(1) критическая секция необходима для обеспечения эксклюзивного доступа к разделяемому ресурсу

(2) для решения проблемы синхронизации необходимо обеспечить взаимоисключение для критических секций потоков

(3) доступ к разделяемым ресурсам осуществляется внутри критических секций потоков

Связывание виртуального и физического адресов в ОС Windows обычно осуществляется на этапе…

(1) компиляции

(2) загрузки программы

(3) выполнения

В привилегированном режиме работы процессора работает:

(1) код операционной системы

(2) прикладная программа, у которой есть специальные привилегии

(3) компиляторы, редакторы и другие системные программы

Наличие ассоциативной (TLB) памяти позволяет решить задачу:

(1) ускорения процесса трансляции адреса

(2) экономии памяти

В результате успешного применения функции CreateFile…

(1) в системе создается объект "открытый файл"

(2) может появиться новый файл

(3) уже существующий файл может быть открыт для чтения

В файловой системе NTFS данные файла…

(1) являются резидентным атрибутом

(2) являются нерезидентным атрибутом

(3) могут быть как резидентным, так и нерезидентным атрибутом

Дескриптор защиты в системе безопасности ОС Windows является принадлежностью…

(1) объекта

(2) субъекта

(3) пользователя

Изменить системное время может…

(1) только администратор системы

(2) любой пользователь

(3) пользователь, обладающий соответствующей в отношении системы привилегией

Вся необходимая информация для формирования маркера доступа находится в…

(1) учетной записи пользователя

(2) ключах реестра

(3) учетной записи пользователя и ключах реестра

К консольным приложениям ОС MS Windows относятся:

(1) приложения, которые могут быть запущены из административной консоли управления

(2) приложения с текстовым интерфейсом

(3) приложения, созданные компилятором Visual Studio, где в рабочем проекте для типа приложения указано, что оно консольное

Для организации связи между периферийными устройствами и центральным процессором используются…

(1) синхронные события

(2) прерывания

(3) исправимые исключительные ситуации

В объектно-ориентированной схеме ОС Windows присутствует…

(1) инкапсуляция данных, то есть доступ к ресурсу возможен через методы соответствующего объекта

(2) наследование, то есть имеется возможность наследования объектов при порождении процессов и потоков

(3) полиморфизм, то есть объекты заметно отличаются по своим свойствам

Основной структурой, описывающей процесс, является:

(1) KPROCESS

(2) EPROCESS

(3) PEB

Поток, завершивший операцию ввода-вывода, может быть переведен…

(1) в состояние готовности

(2) в состояние ожидания

(3) в состояние исполнения

Традиционно для коммуникаций используются разделяемые ресурсы, имена которых известны общающимся сторонам. С ресурсом обычно связан именованный объект. Можно ли файл считать таким ресурсом ввиду того, что объект "открытый файл" является неименованным?

(1) да

(2) нет

(3) можно, только если файл отобразить в память, поскольку с фрагментом разделяемой памяти связан именованный объект.

Одним из решений проблемы синхронизации является использование переменной замка (lock). При этом вхождение в критическую секцию осуществляется при помощи операций while(lock); и lock=1;. Для корректного использования переменной замка необходимо:

(1) добиться непрерывности выполнения этих операций

(2) добиться максимально быстрого выполнения операции while(lock);

(3) сделать переменную lock недоступной другим потокам

Для описания регионов в виртуальном адресном пространстве в ОС Windows используются:

(1) номера селекторов аппаратных сегментов

(2) структуры данных VAD (virtual address descriptors)

(3) база данных PFN (page frame number)

Что можно сказать по поводу реализации в операционной системе MS-DOS подсистемы планирования загрузки процессора:

(1) в реализации системы не было необходимости, поскольку ОС MS-DOS является однозадачной

(2) реализованная подсистема распределяет процессорное время между прикладной программой и операционной системой

(3) вначале подсистемы не было (деградация архитектуры), но затем по мере расширения мощности персональных компьютеров она была реализована

Прототипные таблицы страниц используются для …

(1) трансляции адресов разделяемых фрагментов памяти

(2) обеспечения когерентности содержимого файлов, проецируемых в память и открытых для обычного ввода-вывода

(3) трансляции адреса в случае отсутствия страницы в оперативной памяти

Имя файла может быть задано в стандарте…

(1) ANSI

(2) Unicode

В файловой системе NTFS расположение файловых блоков на диске описывается в виде совокупности серий. Какое минимальное количество серий необходимо для описания расположения блоков файла размером 1 Мб?

(1) 1

(2) 1024

(3) 1024 1024

Учетная запись пользователя может быть создана…

(1) программой Winlogon в момент входа пользователя в систему

(2) системным администратором при помощи административной консоли

(3) при помощи функции NetUserAdd

Маркер доступа содержит…

(1) только привилегии, перечисленные в учетной записи пользователя

(2) совокупность привилегий пользователя и групп, к которым приписан данный пользователь

Для правильной организации регистрации пользователя в системе целесообразно…

(1) применить процедуру аутентификации для установления подлинности пользователя

(2) применить процедуру аудита, так как данное событие относится к категории потенциально опасных

(3) проверить наличие привилегии пользователя на вход в его маркере доступа

Известно, что программирование в 16-разрядных системах, например, в MS-DOS, осуществлялось с активным использованием так называемых "длинных" указателей (long pointer) с префиксом LP. Использование префикса LP для некоторых типов данных в Win32-приложениях…

(1) необходимо для обеспечения совместимости с приложениями MS-DOS

(2) необходимо для работы с большими адресными пространствами

(3) является анахронизмом

При помощи операторов try и except можно:

(1) сгенерировать исключительную ситуацию

(2) "исправить" неисправимую исключительную ситуацию

(3) вернуть управление программе, которая сгенерировала исключительную ситуацию

Атрибуты защиты имеются у объектов

(1) User

(2) ядра

(3) GDI

Для создания процесса библиотека kernel32.dll…

(1) ограничивается вызовом системного сервиса NTCreateProcess

(2) непосредственно обращается к системному сервису NTCreateProcess, но при этом посылает сообщение подсистеме Win32

Вытесняющее приоритетное планирование, реализованное в ОС Windows, означает, что не может быть вытеснен поток:

(1) имеющий самый высокий приоритет

(2) работающий в пространстве ядра

(3) работающий в пространстве ядра и удерживающий спинблокировку

Может ли интерфейс программного канала совпадать с интерфейсом обычного файла?

(1) да

(2) нет

(3) может, только при условии общения процесса по каналу с самим собой

Атомарность выполнения Interlocked-функций реализуется за счет:

(1) быстрого выполнения в пользовательском режиме работы процессора

(2) посылки аппаратного сигнала по шине для закрытия конкретного адреса памяти

(3) маскировки прерываний таймера, в результате чего поток выполняется без вытеснения

Регионы в виртуальной памяти создаются:

(1) операционной системой

(2) операционной системой, но иногда это делается по инициативе прикладной программы

(3) только системным администратором

В чем состоят преимущества микроядерного дизайна операционных систем перед монолитным?

(1) простота отладки и разработки, так как основные модули операционной изолированы и работают на правах прикладных программ

(2) высокая надежность, так как отказ компонента, работающего в режиме пользователя, не приводит к краху системы

(3) простота распределенной обработки, поскольку архитектура основана на механизме посылки сообщений

Системные страничные файлы выгрузки хранят…

(1) все страницы памяти процесса

(2) только модифицированные страницы

(3) только разделяемые страницы памяти

Для задания атрибутов файла используется функция…

(1) CreateFile

(2) SetFileAttributes

Битовый вектор, используемый для описания свободных и занятых блоков диска в файловой системе NTFS…

(1) хранится в загрузочном секторе диска

(2) является обычным файлом, которому соответствует одна из записей MFT таблицы

Идентификатор безопасности SID является…

(1) уникальным параметром пользователя и будет одним и тем же при каждом создании учетной записи

(2) параметром учетной записи, причем при каждом создании учетной записи генерируется новая версия идентификатора

Функция LsaAddAccountsRights позволяет добавить привилегию в:

(1) маркер доступа процесса

(2) учетную запись пользователя

Для того чтобы не допустить повторное использование объектов, необходимо…

(1) организовать эксклюзивный доступ субъектов к объектам

(2) проинициализировать все объекты перед выделением новому пользователю

Стандарт Unicode используется для:

(1) хранения и обработки текстовых строк в качестве внутреннего формата ОС Windows

(2) поддержки разных языков и систем письменности

(3) выполнения 16-битных приложений

Вектор прерываний (таблица IDT) ставит адрес процедуры обработки в соответствие номеру:

(1) прерывания

(2) исключительной ситуации

(3) системного вызова

Объекты разрушаются при…

(1) перезагрузке системы

(2) закрытии объекта всеми работающими с ним процессами

(3) выключении компьютера

Иерархия процессов, например, отношения "родительский-дочерний", в ОС Windows…

(1) реализованы

(2) отсутствуют

(3) отсутствуют, но могут быть сформированы путем передачи дескрипторов процессов

Комбинация класса приоритета потока и класса приоритета процесса позволяет назначить значение 6 в качестве базового приоритета потока…

(1) 2-мя способами

(2) 3-мя способами

(3) 4-мя способами

(4) 5-ю способами

Операция чтения из файла является более медленной по сравнению с операцией чтения из анонимного канала потому, что при этом используется:

(1) более медленная Win32-функция

(2) менее производительная модель передачи данных

(3) устройство с низкой скоростью доступа

Применение спин-блокировки на многпроцессорных комплексах:

(1) сопровождается теми же пустыми затратами машинного времени, что и на однопроцессорных

(2) имеет смысл, так как, пока один из потоков крутится в цикле, другой может изменить значение переменной-замка

Может ли прикладная программа, находясь в непривилегированном режиме, модифицировать виртуальную ячейку памяти по адресу 0xA7777777 ?

(1) да

(2) нет

Какие особенности ОС Windows 95 являются преимуществом в сравнении с ОС Windows 3.1?

(1) реализация вытесняющей многозадачности, которая может не позволить долго выполняющемуся приложению вызвать "зависание" системы.

(2) наличие 16-разрядного кода, необходимого для обеспечения преемственности с приложениями MS-DOS

(3) реализация режима мультипрограммирования

Изменение рабочего набора может быть следствием…

(1) страничных нарушений

(2) применения функции SetProcessWorkingSet

(3) выделения памяти при помощи функции VirtualAlloc

Для асинхронного чтения данных из файла текущая позиция в файле, начиная с которой будет происходить чтение…

(1) может быть задана с помощью функции SetFilePointer

(2) может быть следствием предшествующих операций чтения-записи

(3) должна быть задана в составе запроса на чтение в виде одного из параметров функции ReadFile

Если в составе атрибутов файла присутствует флаг FILE_ATTRIBUTE_REPARSE_POINT, то это означает, что данный файл…

(1) подлежит немедленному восстановлению в случае уничтожения

(2) помечен как точка повторного разбора

Создание дескриптора защиты файла осуществляется в момент…

(1) открытия файла для записи

(2) создания файла

Наиболее вероятным следствием попытки удаления администратором файла c расширением .exe из каталога %systemroot%system32 будет…

(1) отказ в доступе к файлу

(2) восстановление файла за счет резервной копии

(3) останов системы

(4) обычное удаление файла, например, его перемещение в корзину

Функция SetLastError …

(1) позволяет синтезировать код ошибки для его последующей обработки

(2) преобразует код ошибки в ее содержательное описание

(3) возвращает код последней ошибки

Диспетчер Plug and Play назначает IRQL (interrupt request levels):

(1) прерываний

(2) системных сервисов

(3) исключительных ситуаций

Если счетчик ссылок на объект, описывающий открытый файл, имеет значение, большее единицы, то это может означать, что:

(1) файл открыт для совместного доступа

(2) один процесс открыл этот файл несколько раз

(3) доступ к файлу запрещен

Готовые к выполнению потоки в системе ОС Windows могут находиться в состоянии…

(1) готовность (ready)

(2) простаивает (standby)

(3) ожидание (waiting)

Приоритет потока обычно повышается:

(1) после окончания им операции ввода-вывода

(2) по истечении кванта времени

(3) если данный поток простаивает в течение длительного времени

С помощью именованного канала может быть реализована:

(1) потоковая модель передачи данных

(2) модель передачи данных, ориентированная на сообщения

Для синхронизации потоков различных процессов принято использовать:

(1) Win32-функции EnterCriticalSection и LeaveCriticalSection

(2) объекты ядра; причем почти все объекты, даже такие, как файлы и потоки, пригодны для этих целей

(3) только объекты ядра, такие, как семафоры и мьютексы, которые непосредственно предназначены для решения проблем синхронизации

Для выделения памяти в куче используется функция …

(1) VitrualAlloc

(2) HeapAlloc

(3) MapViewOfFile

Ради чего корпорация MS пожертвовала модульностью и гибкостью архитектуры микроядра?

(1) для обеспечения переносимости на другие аппаратные платформы

(2) для повышения надежности системы

(3) ради быстродействия

Для отображения файла в память ему выделяются…

(1) обнуленные страницы в соответствии с требованиями защиты уровня C2

(2) любые свободные страницы

(3) модифицированные страницы, содержимое которых записано на диск

Система именования файлов, принятая в ОС Windows, поддерживает уникальность имени файла…

(1) только внутри каждого каталога

(2) внутри каждого каталога и подкаталогов

(3) на всем диске

(4) уникальность имен файлов не требуется нигде

Функция LockFile используется для…

(1) задания места файла на диске

(2) монопольного захвата части файла

(3) фиксации указателя текущей позиции

Список прав доступа может храниться в составе…

(1) дескриптора защиты объекта

(2) маркера доступа субъекта

Потоки одного процесса…

(1) имеют одинаковые маркеры доступа

(2) могут иметь разные маркеры доступа

Инструментальные средства изучения ОС Windows могут:

(1) входить в комплект поставки ОС

(2) быть получены с сайта sysinternals.com

(3) входить в состав пакета MS Platform SDK

В двухуровневой системе планирования ОС Windows приоритеты низшего уровня контролируются…

(1) планировщиком

(2) слоем абстрагирования от оборудования

(3) диспетчером Plug and Play

Win32-функция, создающая объект, возвращает приложению:

(1) 64-разрядный описатель объекта

(2) индекс в таблице описателей объектов

(3) ссылку на таблицу описателей объектов

В ОС Windows …

(1) для выполнения кода ядра организуется специальный поток, которому передается управление после сохранения состояния текущего потока

(2) код ядра выполняется в контексте текущего потока

(3) ядро функционирует как система потоков, которые взаимодействуют с потоками пользователя в рамках межпроцессного обмена

Задание величины кванта времени…

(1) является прерогативой ОС и не может быть изменено пользователем

(2) может быть изменено пользователем

Если один из процессов записывает данные в файл, а другой их считывает, то это…

(1) нельзя назвать межпроцессным взаимодействием, так как не предпринято никаких действий для создания канала

(2) можно считать межпроцессным взаимодействием

Функция WaitForSingleObject …

(1) переводит объект в занятое состояние

(2) переводит объект в свободное состояние

(3) может быть использована только для объектов "событие"

Структурную обработку исключений менеджер памяти использует для работы со страницами региона…

(1) стека потока

(2) стандартной кучи процесса

(3) файла, проецируемого в память

В ОС Windows можно организовать синхронный режим работы с отдельными файлами, задаваемый при открытии файла. При этом все изменения в файле немедленно сохраняются на диске. Подобный способ

позволяет …

(1) повысить производительность файловых операций

(2) уменьшить ущерб в случае отказа питания

(3) периодически сбрасывать содержимое КЭШа на диск

Матрица доступа описывает состояние прав доступа при…

(1) дискреционном управлении доступом

(2) мандатном управлении доступом

(3) ролевом управлении доступом

Программные прерывания (APC и DPC) выполняются на …

(1) нулевом уровне IRQL наравне с кодом пользовательского потока

(2) IRQL уровнях, соответствующих аппаратным прерываниям

(3) уровнях 1 и 2, предназначенных для асинхронного и отложенного вызовов процедур

Обычно при многопроцессорное планирование для загрузки выбирается процессор, на котором поток выполнялся последний раз. Это связано с тем, что…

(1) номер этого процессора сохранился в структуре ETHREAD потока

(2) кэш этого процессора сохранил данные, относящиеся к потоку

(3) данный процессор изначально предназначался для данного потока

В файл-журнал для проведения возможных восстановительных операций заносятся…

(1) все изменения с данными на диске

(2) изменения в данных пользователя

(3) только изменения в метаданных (MFT-записях и др.)

В ОС Windows реализована система управления…

(1) дискретным доступом

(2) дискреционным доступом

(3) привилегированным доступом

Основные подсистемы в составе современных операционных систем сформировались:

(1) в период третьего поколения вычислительных машин

(2) в период четвертого поколения вычислительных машин (начиная с 80-х годов), поскольку на этом этапе широкое развитие получили средства коммуникаций

Установка бита V(Valid) в строке таблицы страниц PTE происходит…

(1) когда соответствующая страница оказывается в физической памяти

(2) после успешной модификации страницы

(3) в результате выгрузки соответствующей страницы из оперативной памяти на диск

Хранение файла на диске организовано в виде:

(1) набора блоков фиксированного размера

(2) набора записей фиксированной длины

(3) неструктурированной последовательности блоков переменного размера

Размер кластера целесообразно сделать…

(1) как можно больше, поскольку это позволит увеличить скорость обмена с диском

(2) как можно меньше, чтобы снизить влияние внутренней фрагментации и увеличить процент использования дискового пространства

(3) равным 4 Кб (значение по умолчанию)

Система контроля доступа, реализованная в ОС Windows…

(1) позволяет формально обосновать безопасность прикладных информационных систем в большинстве случаев, представляющих практический интерес

(2) полезна для декомпозиции и анализа прикладных систем, но в большинстве случаев их безопасность необходимо обосновывать путем активного исследования.

Привилегии конкретного пользователеля ОС Windows…

(1) назначаются администратором системы

(2) специфицируются стандартами, в частности "оранжевой" книгой.

Главное отличие штатной интерактивной процедуры аутентификации от троянского коня заключается…

(1) в том, что она инициируется последовательностью клавиш "ctrl+alt+del", перехват которой драйвером клавиатуры отменить нельзя

(2) во внешнем виде и структуре диалогов

Возможность выполнения каждого действия несколькими способами делает ОС Windows более…

(1) гибкой

(2) громоздкой

Переход из режима пользователя в режим ядра осуществляется при обработке:

(1) системного вызова

(2) исключительной ситуации

(3) аппаратного прерывания

Проверка прав доступа к файлу проверяется:

(1) когда приложение открывает файл

(2) когда открываемый приложением файл принадлежит другому пользователю

(3) только когда файл открывается для совместного доступа

Бесполезной с точки зрения пользователя, обусловленной особенностями реализации, можно считать деятельность, связанную с выполнением:

(1) кода пользовательской программы

(2) кода операционной системы вследствие системного вызова

(3) операции переключения контекстов

Планирование потоков осуществляется…

(1) независимо от принадлежности потока к процессу

(2) с учетом принадлежности потока к процессу

Для обмена сообщениями традиционно используют почтовые ящики. Если в сообщении указан адрес получателя, то это является вариантом:

(1) прямой адресации

(2) косвенной адресации

Наиболее важным с точки зрения задач синхронизации является:

(1) принятие решения о допуске в критическую секцию

(2) максимально быстрое выполнение критической секции

(3) обеспечение эксклюзивного доступа к ресурсам вне критических секций

Размер виртуального адресного пространства ОС Windows …

(1) всегда больше, чем размер физического адресного пространства

(2) может быть меньше, чем размер физического адресного пространства

(3) больше, чем размер физического адресного пространства, только на 64-разрядных компьютерах

Сохранение состояния программы при переключении процессора с одной программы на другую осуществляется в операционных системах:

(1) с разделением времени

(2) многозадачных

(3) в системах, где реализован механизм обработки прерываний

Обновление буфера ассоциативной памяти осуществляется…

(1) если адрес нужной страницы не найден в ассоциативной памяти

(2) при переключении контекстов потоков

(3) после того, как страница, к которой было обращение, загружена в оперативную память с диска

Прежде чем осуществить запись в файл при помощи функции WriteFile, этот файл должен быть

(1) открыт для записи, например, с помощью функции CreateFile

(2) создан, например, с помощью функции CreateFile

В файловой системе NTFS данные каталога…

(1) являются резидентным атрибутом

(2) являются нерезидентным атрибутом

(3) могут быть как резидентным, так и нерезидентным атрибутом

Маркер доступа является принадлежностью…

(1) потока

(2) процесса

(3) объекта

(4) пользователя, который с помощью маркера осуществляет вход в систему

Каждая привилегия в отношении системы специфицируется:

(1) внутренним номером

(2) программным именем

(3) дружественным именем

Чтобы сформировать новый маркер доступа, можно…

(1) осуществить регистрацию в системе

(2) вызвать функцию LogonUser

(3) извлечь его из раздела SECURITY реестра

Система контекстной помощи разработчика в компиляторе Visual Studio…

(1) совпадает со справочной системой MSDN

(2) является частью программного интерфейса Win32 API

(3) входит в набор штатных справочных материалов ОС Windows

Типовая реакция системы на отсутствие нужной информации в оперативной памяти состоит в…

(1) завершении программы, затребовавшей эту информацию

(2) исправлении данной ситуации путем подкачки необходимой информации из внешней памяти

(3) генерации аппаратного прерывания

Объекты ядра в ОС Windows используются для управления:

(1) окнами

(2) графикой

(3) памятью, процессами и межпроцессным обменом

Основной структурой, описывающей поток, является:

(1) KTHREAD

(2) ETHREAD

(3) TEB

Поток, квант времени которого истек, может…

(1) перейти в состояние ожидания

(2) перейти в состояние готовности

(3) продолжить выполнение

Может ли файл быть разделяемым ресурсом ввиду того, что при создании файла пользователь, как правило, не устанавливает атрибутов защиты?

(1) да, поскольку в этом случае файлу назначается защита "по умолчанию"

(2) нет

Одним из решений проблемы синхронизации является использование переменной замка (lock). При этом вхождение в критическую секцию осуществляется при помощи операций while(lock); и lock=1;.

Непрерывность (атомарность) выполнения этих операций:

(1) может быть обеспечена за счет максимально быстрого выполнения первой операции

(2) может быть обеспечена с помощью TSL команды

(3) не может быть обеспечена и это является принципиальным недостатком данного подхода

База данных PFN (page frame number) используется для:

(1) приведения в соответствие виртуальной странице номера страничного кадра

(2) описания совокупности занятых и свободных страничных кадров

(3) описания регионов в виртуальном адресном пространстве

Первоначальная деградация операционных систем на этапе четвертого поколения вычислительных машин повлекла за собой отказ от:

(1) подсистемы планирования

(2) подсистемы защиты файлов

(3) механизма прерываний

(4) механизма системных вызовов

Разделяемые страницы обычно используются…

(1) для обмена данными между потоками одного процесса

(2) для передачи данных от одного процесса другому

(3) для обмена данными между пользовательской и ядерной частями адресного пространства процесса

Общепринятые расширения имен файлов (.c, .doc, .txt и др.) система использует для…

(1) поддержки внутри файлов соответствующей структуры

(2) связи файла с соответствующей прикладной программой

Для быстрого поиска файла по имени в файловой системе NTFS каталог, содержащий большое число файлов, организован в виде…

(1) хеш-таблицы

(2) линейного списка

(3) связного списка

(4) дерева

Для удаления учетной записи можно использовать…

(1) административную консоль управления

(2) функцию NetUserDel

(3) утилиту WhoAmi.exe

Для того чтобы добавить новую привилегию в маркер доступа процесса, достаточно…

(1) после запуска процесса вызвать одну из функций, добавляющих привилегию, например, LsaAddAccountsRights

(2) перед стартом процесса добавить данную привилегию в учетную запись пользователя, от имени которого запускается процесс

(3) перед стартом процесса добавить данную привилегию в учетную запись пользователя, от имени которого запускается процесс, и организовать для этого пользователя повторный вход в систему

(4) перед стартом процесса добавить данную привилегию в учетную запись пользователя, от имени которого запускается процесс, и осуществить перезагрузку системы

Чтобы сведения о попытке пользователя получить доступ к файлу попали в протокол аудита, необходимо:

(1) предварительно внести сведения об этом пользователе в дескриптор защиты файла

(2) зафиксировать имя файла в маркере доступа пользователя

(3) внести право на доступ к файлу в состав привилегий пользователя

Для описания обычной 8-разрядной символьной переменной в ОС Windows можно использовать тип:

(1) char

(2) CHAR

(3) TCHAR

(4) WCHAR

Объекты ядра отличаются от объектов управления окнами и графикой…

(1) наличием атрибутов защиты

(2) тем, что они экспортируются через Win32-функции

(3) наличием в структуре объекта инкапсулированных данных

Для размещения текста программы в памяти процесса система:

(1) считывает файл с текстом программы обычным образом в теле функции main()

(2) проецирует файл-образ программы в раздел памяти

(3) последовательно загружает операторы программы по мере ее выполнения

В результате реализации потоков реального времени в ОС Windows появляется возможность:

(1) дать гарантию относительно времени выполнения таких потоков

(2) использовать подобные потоки в качестве наиболее приоритетных

(3) использовать подобные потоки в качестве наиболее приоритетных и дать гарантию относительно времени выполнения таких потоков

Буфер для хранения информации в стандартном программном канале ОС Windows…

(1) расположен в адресном пространстве пользователя

(2) расположен в адресном пространстве ядра

(3) может располагаться как в адресном пространстве пользователя, так и в адресном пространстве ядра

Удобство использования Interlocked-функций для задач синхронизации обеспечивается…

(1) их быстрым выполнением в непривилегированном режиме работы процессора

(2) тем, что они помогают избегать спин-блокировок

Регион куча создается:

(1) по умолчанию в момент создания процесса

(2) прикладной программой в единственном экземпляре

(3) по запросу прикладной программы

Производительность монолитных операционных систем…

(1) выше, чем микроядерных, поскольку отсутствует многоэтапная передача данных между модулями системы

(2) ниже, чем микроядерных, вследствие того, что ядро монолитных систем имеет больший объем

В системных файлах выгрузки могут находиться…

(1) тексты программ

(2) страницы файлов, отображаемых в память

(3) страницы стеков потоков

В ОС Windows …

(1) текущую позицию, начиная с которой будет происходить очередное чтение данных из файла, необходимо задать при помощи функции SetFilePointer

(2) текущая позиция, начиная с которой будет происходить очередное чтение данных из файла, может быть следствием предшествующих операций чтения-записи

Для поиска всех файлов с расширением ".doc" в каталоге достаточно применить…

(1) функцию FindFirstFile

(2) функцию FindNextFile

(3) пару функций FindFirstFile и FindNextFile

Идентификатор безопасности SID…

(1) создается в бинарной форме и может быть переведен в текстовую для визуального контроля

(2) может быть введен в систему в текстовом виде и уже затем трансформирован в бинарную форму

Функция LsaRemoveAccountRights позволяет отозвать привилегию из:

(1) маркера доступа процесса

(2) учетной записи пользователя

(3) электронной почты администратора

При передаче страниц памяти регионам в адресном пространстве процесса…

(1) могут использоваться только обнуленные страницы

(2) иногда используются необнуленные страницы

Введение типа данных TCHAR …

(1) способствует переносимости программ между разными версиями ОС Windows

(2) снижает зависимость от используемой кодировки

(3) является эквивалентом типа CHAR

Номер события, подлежащего обработке, определяется:

(1) ядром

(2) контроллером прерываний

(3) вектором прерваний

Объект представляет собой:

(1) блок памяти в виртуальном адресном пространстве ядра

(2) блок памяти в виртуальном адресном пространстве пользователя

(3) структуру данных, хранимую в составе данных, которые описывают ресурс, например, в составе атрибутов файла.

Оптимальным способом завершения процесса следует считать:

(1) использование функции ExitProcess

(2) использование функции TerminateProcess

(3) возврат управления входной функцией первичного потока

Если для одного из потоков установлен класс приоритета THREAD_PRIORITY_ABOVE_NORMAL (выше нормы), а для другого — THREAD_PRIORITY_BELOW_NORMAL (ниже нормы), означает ли это, что:

(1) базовый приоритет первого потока всегда будет выше базового приоритета второго

(2) базовый приоритет первого потока может быть ниже базового приоритета второго

(3) значения базовых приоритетов будут зависеть от класса приоритета процессов, к которым принадлежат потоки

Анонимные каналы функционируют в пределах:

(1) одного компьютера

(2) глобальной сети Интернет

Использование спин-блокировки:

(1) является бессмысленной тратой времени

(2) оправдано, поскольку у активно ожидающего потока есть шанс быстро войти в критическую секцию, не будучи блокированным

Может ли виртуальный адрес иметь значение большее, чем 0xFFFFFFFF ?

(1) нет

(2) может только в 64-разрядной системе

Какие особенности архитектуры ранних версий ОС Windows позволили обеспечить ее переносимость на разные аппаратные платформы?

(1) поддержка вытесняющей многозадачности

(2) модульность и гибкость архитектуры микроядра

(3) преемственность с ОС VAX/VMS

В результате страничных нарушений (page faults) может произойти…

(1) увеличение рабочего набора

(2) выталкивание одной из страниц рабочего набора на диск

(3) увеличение размера переданной процессу памяти

Для синхронного чтения данных из файла текущей позиция в файле, начиная с которой будет происходить чтение…

(1) может быть задана с помощью функции SetFilePointer

(2) может быть следствием предшествующих операций чтения-записи

(3) должна быть задана в составе запроса на чтение в виде одного из параметров функции ReadFile

Иерархическая файловая система на NTFS диске является…

(1) деревом, то есть графом, не содержащим циклов

(2) графом, который может содержать циклы при наличии связей и точек монтирования

Список прав доступа к файлу может содержать список…

(1) пользователей, которым разрешено осуществлять операции с файлом

(2) пользователей, которым запрещено осуществлять операции с файлом

(3) операций, подлежащих аудиту

Системный каталог dllcache предназначен для…

(1) хранения резервных копий системных файлов

(2) кэширования файлов для более эффективной организации ввода-вывода

(3) кэширования динамически связываемых библиотек .dll

Для правильной обработки в программе ошибки "деление на ноль" целесообразно…

(1) применить комбинацию функций GetLastError и FormatMessage

(2) использовать звуковой сигнал (функция MessageBeep)

(3) прибегнуть к структурной обработке исключений

Ядро назначает IRQLs (interrupt request levels) приоритеты:

(1) прерываниям

(2) системным сервисам

(3) исключительным ситуациям

Если значение счетчика ссылок на объект, описывающий открытый файл, стало равным нулю, то:

(1) объект будет разрушен

(2) файл будет уничтожен

(3) доступ к файлу будет разрешен

Запуск нового потока на компьютере под управлением ОС Windows предполагает его инициализацию и переход в состояние…

(1) выполнение

(2) готов-отложен

(3) переходное

Какое из утверждений является правильным:

(1) в ОС Windows решение о динамическом повышении приоритета всегда принимается системой

(2) динамическое повышение приоритетов может быть отключено только администратором системы

(3) динамическое повышение приоритетов может быть отключено для своих потоков рядовым пользователем при помощи Win32-функций

Именованные каналы имеют уникальные имена в рамках:

(1) изолированной вычислительной системы

(2) локальной сети

(3) глобальной сети Интернет

Для решения проблем синхронизации обычно используются семафоры, события, мьютексы. Можно ли для решения задач синхронизации использовать такие объекты, как потоки, процессы, файлы?

(1) да

(2) нет

(3) можно использовать только объекты в сигнальном состоянии

Для синхронизации потоков, использующих одну и ту же кучу процесса, …

(1) необходимо оградить доступ к этой куче при помощи семафоров, мьютексов или других объектов синхронизации

(2) не нужно предпринимать никаких усилий, поскольку синхронизация организована по умолчанию

Какие изменения в архитектуре ОС Windows позволили добиться повышения производительности?

(1) перенос части кода системы из пространства пользователя в пространство ядра

(2) трансформация архитектуры в сторону монолитного дизайна

(3) вынесение интерфейса системных вызовов в пространство пользователя

Для региона файла, отображаемого в память…

(1) страничных нарушений быть не может

(2) в случае страничных нарушений подкачка осуществляется из отображаемого файла

(3) в случае страничных нарушений подкачка осуществляется из общесистемных файлов выгрузки

Система каталогов файлов реализована для …

(1) удобства пользователя

(2) поддержки иерархической файловой системы, обеспечивающей уникальность имени файлов

Совместный доступ к файлу возможен…

(1) только для потоков одного процесса

(2) для потоков разных процессов

При формировании входящего в состав дескриптора защиты списка прав доступа…

(1) рекомендуется размещать запрещающие записи перед разрешающими

(2) рекомендуется размещать разрешающие записи перед запрещающими

(3) порядок расположения записей несущественен

Механизм перевоплощения позволяет…

(1) системным потокам избежать аудита

(2) связать с одним из потоков процесса маркер, отличный от маркера процесса

(3) организовать вход в систему от имени другого пользователя

Для наблюдения за состоянием выполняющегося потока целесообразно применить…

(1) диспетчер задач

(2) соответствующий счетчик производительности

(3) утилиту depends

Объекты могут быть закрыты только:

(1) функцией CloseHandle

(2) при перезагрузке системы

(3) в момент завершения одного из процессов, открывших объект

Сохранение контекста потока …

(1) обеспечивается операционной системой

(2) должно быть организовано пользователем при помощи функций GetThreadContext и SetThreadContext

Характерное значение величины кванта времени в современных ОС составляет…

(1) несколько секунд

(2) сотни миллисекунд

(3) десятки миллисекунд

ОС Windows поддерживает набор примитивов для организации межпроцессного взаимодействия, тогда как аналогичные функции для организации взаимодействия потоков отсутствуют. Из этого следует, что организовать взаимодействие потоков в ОС Windows…

(1) труднее, чем взаимодействие процессов

(2) легче, чем взаимодействие процессов

В состав параметров синхронизирующей функции WaitForSingleObject входит описатель объекта. Для того чтобы воспользоваться данной функцией, поток может:

(1) создать объект

(2) открыть объект

(3) находится в составе процесса, один из потоков которого открыл объект

Для приведения в соответствие содержимого файла на диске с содержимым его проекции в памяти используется …

(1) механизм сторожевых страниц

(2) функция FlushViewOfFile

(3) структурная обработка исключений

(4) флаг SERIALIZE

Применение функции FlushFileBuffers позволяет…

(1) поддерживать когерентность содержимого КЭШа и регионов файлов, отображаемых в память

(2) повысить производительность файловых операций

(3) периодически сбрасывать содержимое КЭШа на диск

Каналы утечки в системах с дискреционным доступом…

(1) легко организовать

(2) существовать не могут

Планирование в ОС Windows осуществляется на…

(1) нулевом уровне IRQL наравне с кодом пользовательского потока

(2) IRQL уровнях, соответствующих аппаратным прерываниям