|

25 / 24 / 1 Регистрация: 07.04.2008 Сообщений: 231 |

|

|

1 |

|

|

16.11.2008, 15:53. Показов 36252. Ответов 16

Люди только не смейтесь с урта настраиваю SERVER-2003, всё настроил остаётся сделать архивацию данных, прежде чем сделать мне надо поставить нормальный пароль, когда в начале устанавливал Сервак решил что б при настройке не парится паролем временно поставить лехкий пароль, но вот смешное

__________________

0 |

|

Не чего не знаю 21 / 7 / 0 Регистрация: 15.11.2008 Сообщений: 120 |

|

|

16.11.2008, 15:57 |

2 |

|

0 |

|

25 / 24 / 1 Регистрация: 07.04.2008 Сообщений: 231 |

|

|

16.11.2008, 15:58 [ТС] |

3 |

|

Что смеёшся я Добавлено через 42 секунды

0 |

|

Не чего не знаю 21 / 7 / 0 Регистрация: 15.11.2008 Сообщений: 120 |

|

|

16.11.2008, 15:58 |

4 |

|

Что смеёшся в запарке Не ну так чтоб забыть

0 |

|

25 / 24 / 1 Регистрация: 07.04.2008 Сообщений: 231 |

|

|

16.11.2008, 16:02 [ТС] |

5 |

|

Uzbar Добавлено через 48 секунд

0 |

|

Не чего не знаю 21 / 7 / 0 Регистрация: 15.11.2008 Сообщений: 120 |

|

|

16.11.2008, 16:04 |

6 |

|

Вспомню отпишусь

0 |

|

25 / 24 / 1 Регистрация: 07.04.2008 Сообщений: 231 |

|

|

16.11.2008, 16:05 [ТС] |

7 |

|

Uzbar, буду ждать и заодно сделаю перекур

0 |

|

Куплю статус. Не б/у. 36 / 26 / 1 Регистрация: 26.08.2008 Сообщений: 339 |

|

|

16.11.2008, 17:38 |

8 |

|

Можно попробовать загрузиться в Safe Mode (необходимо перезагрузить сервер и во время загрузки нажать F8).

0 |

|

25 / 24 / 1 Регистрация: 07.04.2008 Сообщений: 231 |

|

|

16.11.2008, 17:40 [ТС] |

9 |

|

да нет пароль помню,но не помню как поменять, (я ещё не отошёл голова не варит)

0 |

|

Куплю статус. Не б/у. 36 / 26 / 1 Регистрация: 26.08.2008 Сообщений: 339 |

|

|

16.11.2008, 17:43 |

10 |

|

Извиняюсь, невнимательный

0 |

|

25 / 24 / 1 Регистрация: 07.04.2008 Сообщений: 231 |

|

|

16.11.2008, 17:44 [ТС] |

11 |

|

так как поменять, если помню и уже вошёл как админ???

0 |

|

Куплю статус. Не б/у. 36 / 26 / 1 Регистрация: 26.08.2008 Сообщений: 339 |

|

|

16.11.2008, 17:46 |

12 |

|

Пуск — Выполнить — compmgmt.msc /s — Локальные пользователи и группы — Пользователи — по правой клавише мыши на нужном пользователе.

0 |

|

25 / 24 / 1 Регистрация: 07.04.2008 Сообщений: 231 |

|

|

16.11.2008, 17:54 [ТС] |

13 |

|

Спасибо, но есть лёгкий способ Добавлено через 2 минуты 9 секунд

0 |

|

barabaxa |

|

|

30.01.2009, 11:21 |

14 |

|

еще проще |

|

25 / 24 / 1 Регистрация: 07.04.2008 Сообщений: 231 |

|

|

02.02.2009, 09:16 [ТС] |

15 |

|

Спасибо я всё уже сделал тема закрыта

0 |

|

sairons |

|

|

30.09.2009, 16:54 |

16 |

|

люди нужна помошь утроился на работу тут стоит сервак 2008 й на нем пас на админе не могу збить не инфро сд не хирен бут сиди тупо не збрасывает может че подсоветуете ? |

|

417 / 285 / 3 Регистрация: 29.07.2009 Сообщений: 1,981 |

|

|

30.09.2009, 17:26 |

17 |

|

sairons,

0 |

Содержание

- Смена пароля администратора Active Directory в Windows Server 2003

- Заказать Аудит Безопасности или Пентест Вашей IT-инфраструктуры

- Способы смены пароля учётной записи пользователя в RDP-сессии

Смена пароля администратора Active Directory в Windows Server 2003

Если вы забыли пароль администратора AD, то для смены пароля администратора Active Directory в Windows Server 2003 потребуется несколько шагов.

Нам потребуется учетная запись локального администратора (как ее получить, если ее нет или она тоже забыта, я рассказывал тут), но тут есть одна тонкость. Если после смены локального администратора перезагрузиться в обычном режиме, то локальный администратор может быть выключен применившимися политиками безопасности. Поэтому, после смены пароля локального администратора, перезагружаемся сразу в режиме Режиме Восстановления Службы Каталогов.

И утилиты, поставляемые Microsoft в их Resource Kit: SRVANY and INSTSRV. Их можно загрузить тут.

Перезагружаем Контроллер домена.

Во время начальной загрузки системы, нажимаем F8.

Выбираем Режим Восстановления Службы Каталогов (Directory Service Restore Mode).

Устанавливаем SRVANY. Эта утилита может запустить любую программу в виде сервиса.

Для этого копируем instsrv.exe и srvany.exe в систему (скажем в папку c:temp).

Далее в ту же папку копируем cmd.exe из c:WindowsSystem32

Запускаем консоль и выполняем команду:

c:tempinstsrv.exe PassRecovery «c:tempsrvany.exe»

Теперь srvany зарегистрирована как сервис, но нам надо ее настроить.

Для этого открываем редактор реестра (regedit)

Переходим к ветке

HKEY_LOCAL_MACHINESystemCurrentControlSetServicesPassRecovery

Создаем новый раздел Parameters и добавляем в него два новых параметра:

Имя: Application

Тип: REG_SZ (string)

Значение: c:tempcmd.exe

Имя: AppParameters

Тип: REG_SZ (string)

Значение: /k net user administrator QWErty123 /domain

где administrator — это имя администратора домена, а QWErty123 — это пароль.

Теперь, открываем Панель управления->Администрирование->Службы (Control Panel->Administrative Tools->Services) и открываем вкладку свойств PassRecovery.

Проверяем, что режим запуска стоит автоматически.

Переходим на вкладку Вход в систему (Log On) и включаем опцию Разрешить взаимодействие с рабочим столом (Allow service to interact with the desktop).

Теперь Перезагружаем Windows в обычном режиме, SRVANY запустит команду NET USER и сменит пароль доменного администратора.

После этого заходим в систему, открываем консоль и выполняем две команды, чтобы удалить добавленную службу:

net stop PassRecovery

sc delete PassRecovery

Теперь удаляем папку c:temp

Все. Пароль доменного администратора сменен.

Заказать Аудит Безопасности или Пентест Вашей IT-инфраструктуры

Быть уверенным в своей IT-инфраструктуре — это быть уверенным в завтрашнем дне.

Способы смены пароля учётной записи пользователя в RDP-сессии

Способ №1 — «Горячие» клавиши

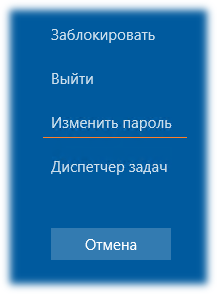

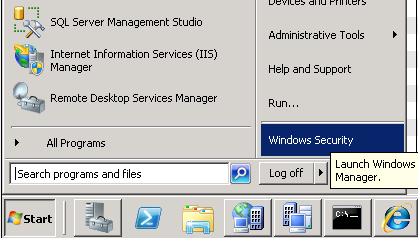

В случае, если пользователю Windows необходимо самостоятельно изменить пароль своей учётной записи, то в стандартной Windows-сессии пользователем может использоваться всем известное сочетание «горячих» клавиш Ctrl-Alt-Del. Это сочетание клавиш вызывает специальный экран Безопасности Windows (Windows Security), с которого доступна функция изменения пароля :

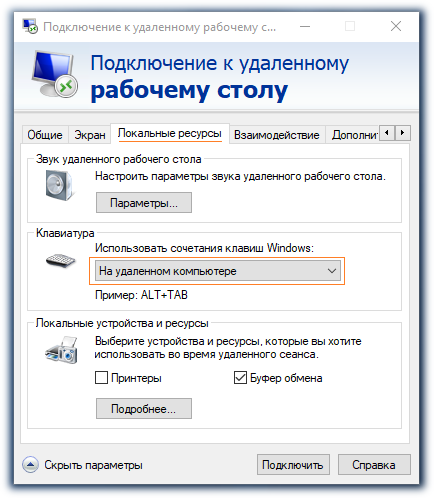

Если же речь заходит об использовании горячих клавиш в RDP-сессиях, то стоит заметить то, что во избежание перехвата некоторых сочетаний клавиш локальной клиентской системой (системой, с которой запускается RDP-клиент), перенаправление сочетаний клавиш Windows должно быть явно разрешено в свойствах RDP-клиента. Например в клиенте mstsc.exe, встроенном в Windows, данную опцию можно включить на закладке управления локальными ресурсам.

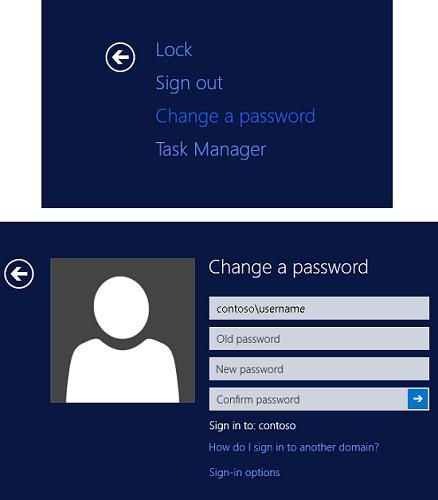

В стандартной первичной RDP-сессии для вызова специального экрана Безопасности Windows с функцией изменения пароля используется сочетание клавиш: Ctrl—Alt—End

В случае использования вложенных RDP-сессий (второго и последующего уровней), то есть когда из одной RDP-сессии открывается другая RDP-сессия, стандартное сочетание клавиш работать не будет. В разных источниках в интернете можно найти информацию об использовании более сложных сочетаний клавиш, таких как Ctrl—Alt—Shift-End или Shift-Ctrl-Alt-End. Однако мои эксперименты с Windows 10/Windows Server 2012 R2 показали, что данные сочетания клавиш попросту не работают (возможно они работали в ранних версиях ОС Windows). В этом случае на выручку нам может прийти следующий способ.

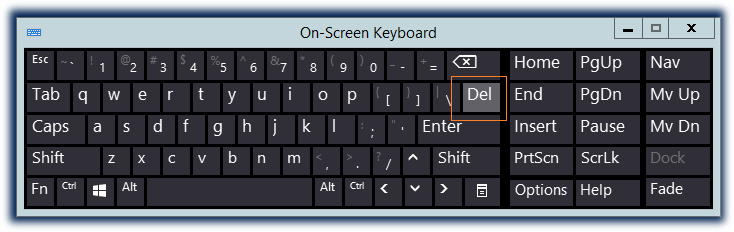

Способ №2 — Экранная клавиатура

В составе Windows имеется приложение «Экранная клавиатура» (On-Screen Keyboard), расположенное по умолчанию в %SystemRoot%System32osk.exe. Используя это приложение, мы можем решить проблему использования «горячих» клавиш во вложенных RDP-сессиях.

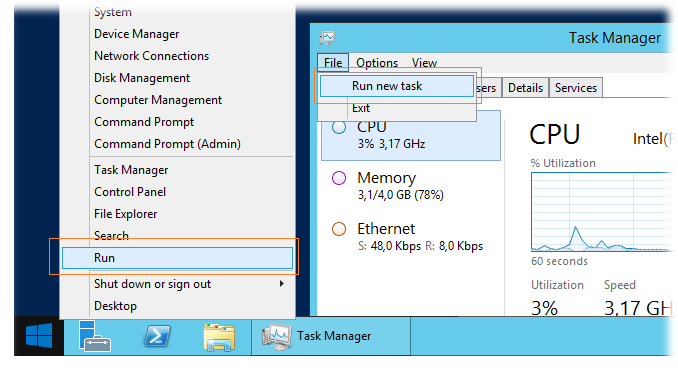

Находясь во вложенной RDP-сессии, вызовем окно запуска приложений. Вызвать его можно разными способами, например, через контекстное меню по кнопке Windows, или через Диспетчер задач (Task Manager):

Либо можно использовать сочетание клавиш Win-R.

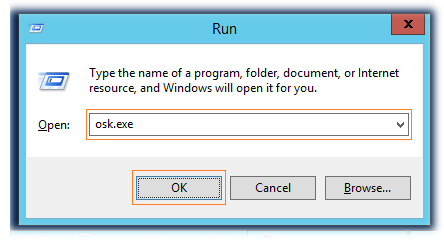

В окне запуска приложений выполним запуск исполняемого файла osk.exe

После того, как откроется приложение «Экранная клавиатура», нажмём на физической клавиатуре сочетание клавиш Ctrl—Alt, так, чтобы это отобразилось на экранной клавиатуре и затем, удерживая это сочетание клавиш, на экранной клавиатуре мышкой нажмём кнопку Del.

Таким образом мы отправим в удалённую RDP-сессию сочетание клавиш Ctrl-Alt-Del, в следствие чего откроется специальный экран Безопасности Windows с функцией изменений пароля пользователя.

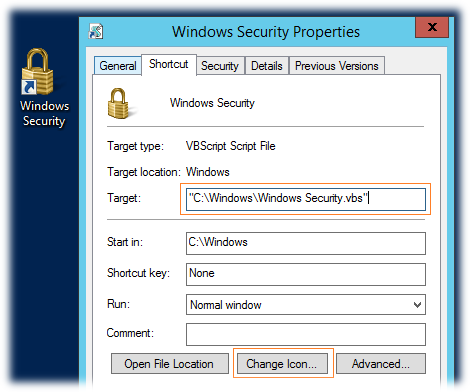

Способ №3 – Ярлык на VBS-скрипт или Powershell

Вызов экрана Безопасности Windows можно выполнить не только интерактивными способами, но и программными, например, с помощью скриптов.

Создадим VBS-скрипт, например, с именем Windows Security.vbs . Наполним скрипт следующим содержимым:

Разместим скрипт в месте, доступном на чтение (но не для редактирования) для всех пользователей удалённого рабочего стола, например в каталоге %SystemRoot% ( C:Windows ). А ярлык на запуск скрипта можно разместить в любом доступном пользователям месте, например, в каталоге общего профиля %SystemDrive%UsersPublicDesktop

При запуске данного ярлыка у пользователя будет открываться экран Безопасности Windows с возможностью изменения пароля.

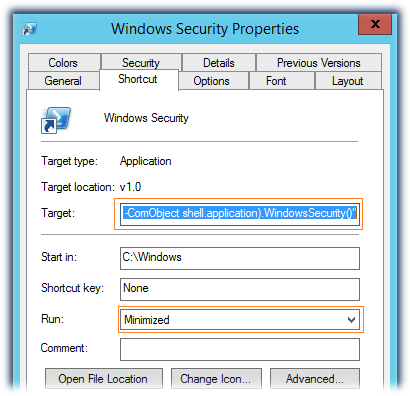

Для любителей PowerShell приведённый VBS-скрипт можно заменить PS-скриптом следующего вида:

Либо запускать из ярлыка команду вида:

Однако стоит отметить тот факт, что запуск варианта с PowerShell будет происходить медленней, чем варианта с VBS-скриптом.

Описанные здесь способы с запуском ярлыка, ссылающегося на скрипт, может попросту не сработать, так как в некоторых окружениях серверов служб удалённых рабочих столов может быть заблокирована возможность выполнения скриптов. В таком случае, можно воспользоваться следующим способом.

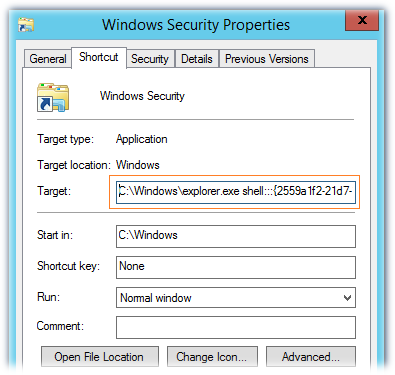

Способ №4 – Ярлык оболочки Windows Explorer

Если говорить о создании ярлыка запуска экрана Безопасности Windows, то имеется ещё один вариант создания такого ярлыка. Создаётся ярлык со ссылкой на расширение оболочки Windows Explorer следующего вида:

Опять же, при запуске такого ярлыка у пользователя будет открываться экран Безопасности Windows с возможностью изменения пароля. Этот способ одинаково хорошо работает на Windows 10 и на Windows Server 2012 R2.

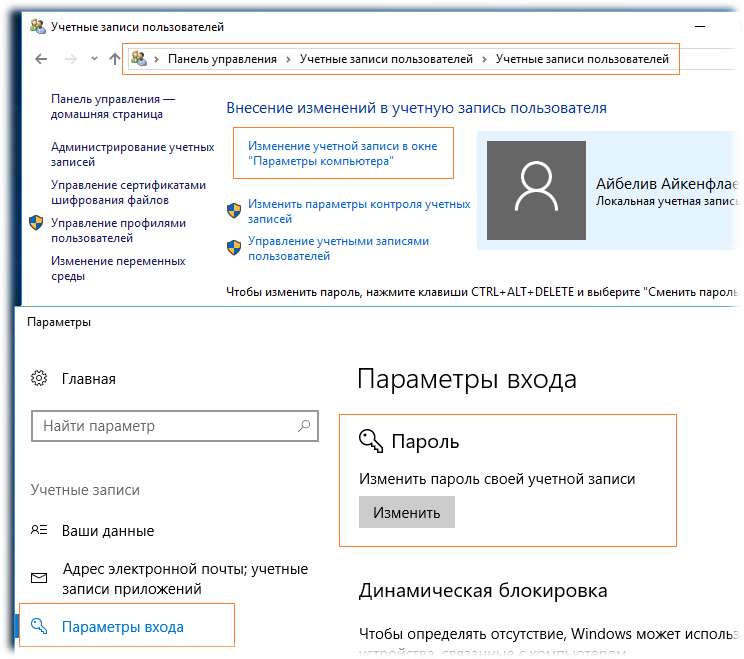

Способ №5 – Панель управления Windows (локальные учётные записи)

Данный способ относится лишь к локальным учётным записям пользователей. Изменить пароль учётной записи рядового локального пользователя можно через Панель управления Windows. В Windows 10 из раздела Панели управления «Учётные записи пользователей» доступен вызов окна «Параметры компьютера«, в котором имеется функция изменения пароля текущего локального пользователя.

Такие методы вызова апплета управления учётными записями пользователей Панели управления Windows, как, например команда «control userpasswords2«, в качестве отдельного способа мы выделять не будем, так как подобные действия требуют административных прав в удалённой системе. То же самое касается и таких CLI-утилит Windows, как net.exe ( %SystemRoot%System32net.exe ) (пример команды «net user username newpassword«), так как они тоже требуют повышения уровня прав пользователя.

Ремарка

Отдельно хочется отметить обстоятельство, про которое порой забывают администраторы, и это может приводить к разным курьёзным ситуациям.

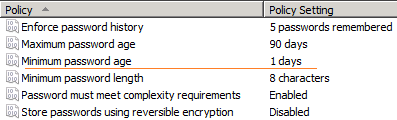

Попытки смены пароля, инициированные самим пользователем, могут оказаться безуспешными в случае, если пароль был недавно изменён и на удалённую Windows систему действует политика безопасности, определяющая минимальный срок действия пароля.

Как правило, это настраивается на уровне стандартных доменных групповых политик Active Directory и/или механизмов Password Settings objects (PSOs) .

Повторюсь, что повлиять на ситуацию эта политика может только в случаях, когда пользователь самостоятельно инициирует процедуру смены пароля.

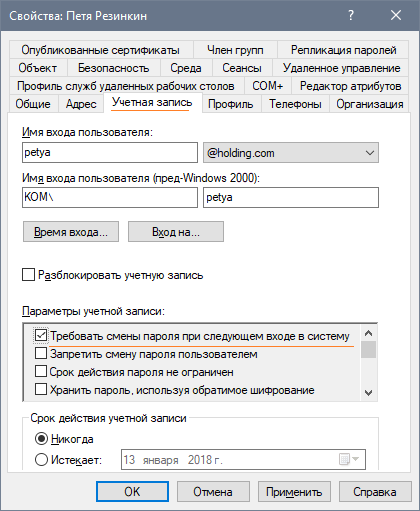

Далее мы поговорим о сценарии, при котором требование смены пароля включается для учётной записи пользователя форсировано администратором сервера (для локальных учётных записей), либо администратором службы каталогов Active Directory (для доменных учётных записей).

Практика показывает, что как только администратором включено требование смены пароля пользователя при следующем входе в систему, у пользователя могут возникнуть проблемы с подключением по протоколу RDP, если на стороне RDS сервера (а в некоторых случаях и на стороне RDS клиента) предварительно не предпринято никаких действий по специальной настройке обработки таких ситуаций. Далее мы рассмотрим пару примеров такой настройки.

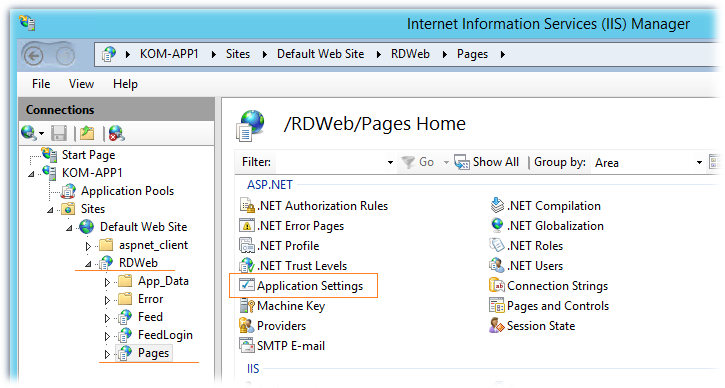

Способ №6 — Remote Desktop Web Access

Клиентский доступ к службам Windows Server RDS может быть организован через веб-интерфейс серверной роли Remote Desktop Web Access (RDWA). В функционале этой роли имеется выключенная по умолчанию возможность смены пароля пользователя в процессе аутентификации на веб-странице RDWA.

Сразу стоит отметить то, что данный способ смены пароля будет доступен только в том случае, если на веб-узлах RDWA используется аутентификация на основе формы (Forms Authentication), а этот тип аутентификации несовместим с типом Windows Authentication, о подключении которого мы говорили ранее .

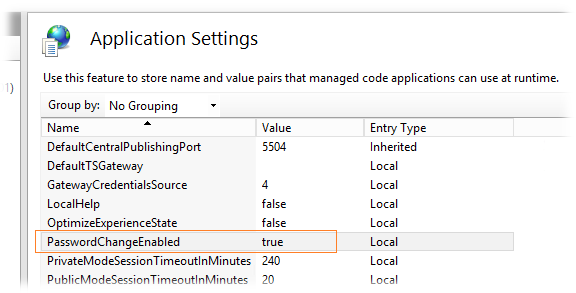

Чтобы включить данную возможность в Windows Server 2012/2012 R2 откроем консоль управления Internet Information Services (IIS) Manager, выберем сайт RDWA, развернём RDWeb > Pages и в разделе настроек ASP.NET выберем настройку опций веб-приложения Application Settings:

В перечне опций находим PasswordChangeEnabled и меняем установленное по умолчанию значение false на true:

Если серверов RDWA несколько и они работают в пуле за балансировщиком, например Windows NLB, то не забываем выполнить данное изменение на всех других серверах пула.

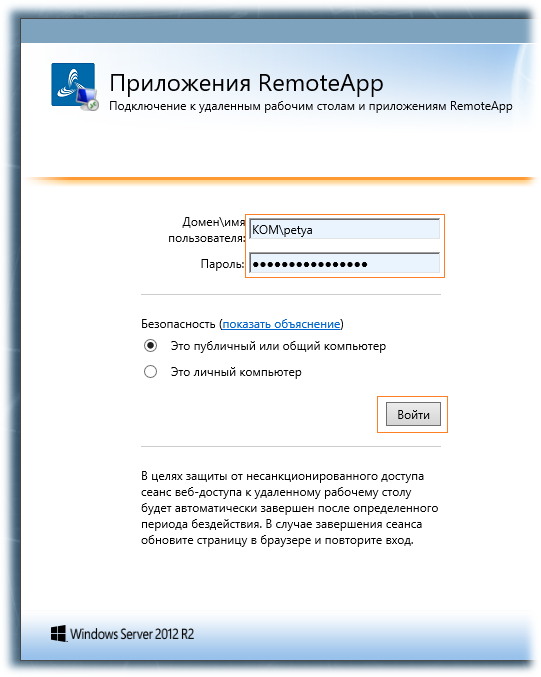

Теперь попытаемся от имени пользователя, у которого в свойствах учётной записи установлено требование смены пароля при следующем входе, аутентифицироваться на веб-странице RDWA:

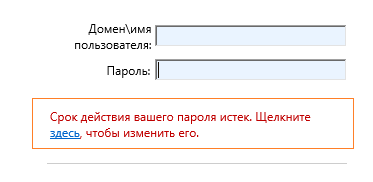

После ввода учётных данных пользователя появится сообщение о том, что пароль пользователя требует замены и ссылка на страницу с функцией смены пароля ( https:// /RDWeb/Pages/ru-RU/password.aspx ):

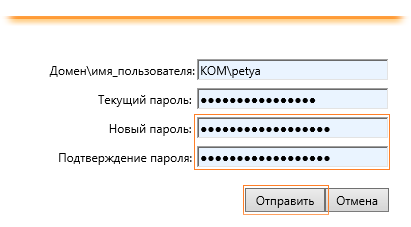

На этой отдельной странице пользователь сможет ввести свои текущие учётные данные и новый пароль:

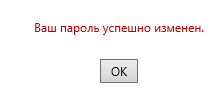

В случае успешной смены пароля пользователь получит соответствующее сообщение:

При необходимости ссылку на страницу смены пароля можно сделать доступной не только тем пользователям, у которых после аутентификации возникает требование смены пароля, но и всем остальным пользователям, чтобы они могли самостоятельно выполнять смену пароля по собственной инициативе через веб-страницу RDWA. Для этого можно будет внедрить ссылку на страницу password.aspx на странице входа login.aspx (по умолчанию страницы расположены в каталоге %windir%WebRDWebPagesru-RU )

Если же говорить про Windows Server 2008 R2, то в этой ОС для использования функции смены пароля в RDWA может потребоваться установка обновления KB2648402 — You cannot change an expired user account password in a remote desktop session that connects to a Windows Server 2008 R2-based RD Session Host server in a VDI environment .

Способ №7 – Специальный RDP-файл

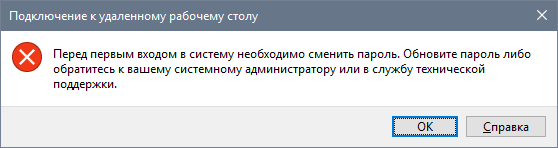

Если пользователь выполняет подключение к удалённому рабочему столу на базе Windows Server 2012/2012 R2 через прямой запуск стандартного клиента mstsc.exe, то в ситуации с включенным признаком требования смены пароля, попытка подключения может быть завершена с ошибкой » You must change your password before logging on the first time. Please update your password or contact your system administrator or technical support «.

Если ситуация требует того, чтобы пользователь самостоятельно изменил свой пароль при первом входе в систему, то это потребует некоторого изменения уровня безопасности настроек протокола RDP на стороне RDS сервера и подготовки специального RDP-файла на стороне клиента.

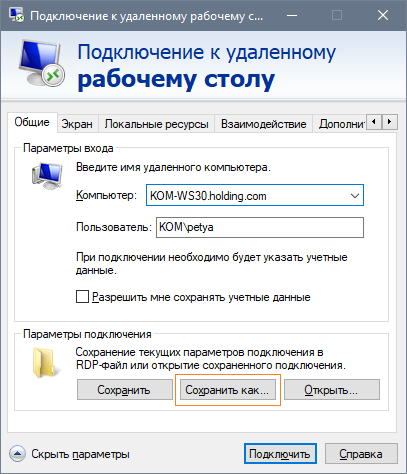

Сначала на клиентской стороне откроем mstsc.exe, настроим все нужные параметры подключения к серверу RDS и используя кнопку Сохранить как, создадим RDP-файл.

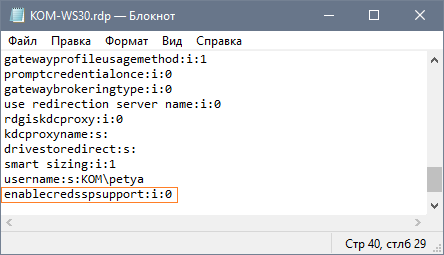

После этого откроем RDP-файл в текстовом редакторе и добавим в конец файла строку «enablecredsspsupport:i:0«

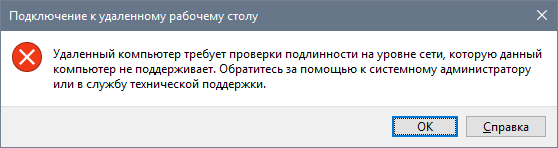

Добавление данного параметра в свойствах RDP-подключения позволит клиенту успешно установить RDP-сессию с удалённой системой и сменить пароль до получения доступа к удалённому рабочему столу. Однако этот параметр понизит уровень безопасности RDP-подключения, так как клиент не сможет использовать проверку подлинности на уровне сети — Network Level Authentication (NLA). И если на стороне RDS сервера включена обязательная проверка NLA, то пользователь всё равно не сможет подключиться и получит соответствующую ошибку » The remote computer requires Network Level Authentication, which your computer does not support. «.

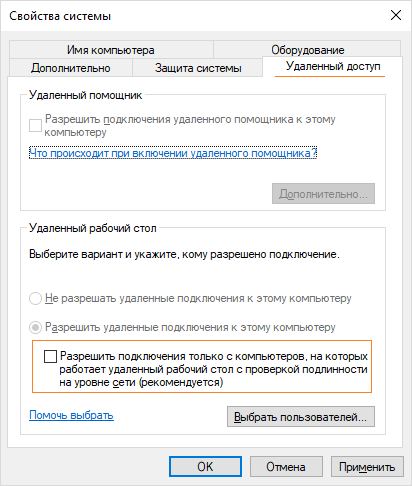

Разрешить эту ситуацию можно только понизив уровень безопасности RDP на стороне RDS сервера, отключив обязательное требование проверки подлинности на уровне сети (NLA). Изменить эту настройку можно в свойствах системы на закладке Удалённый доступ:

В английской версии Windows название опции звучит как «Allow connections only from computers running Remote Desktop with Network Level Authentication (recommended)»

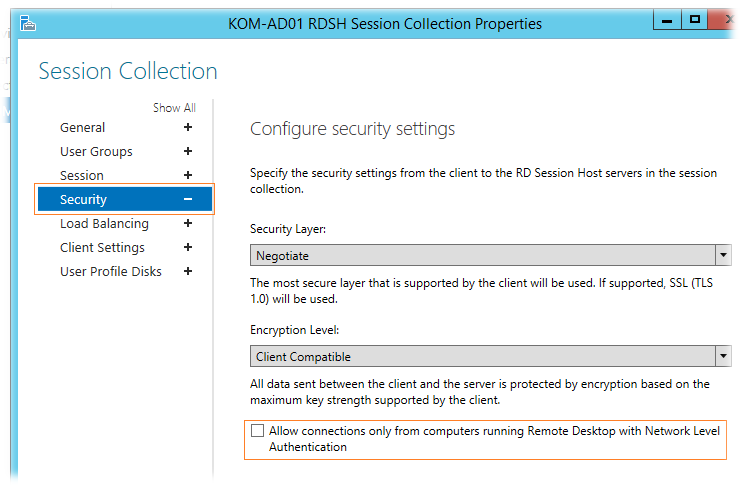

Если NLA нужно отключить на уровне коллекции серверов Windows Server 2012 R2, то сделать этом можно в свойствах коллекции сеансов, например через оснастку Server Manager:

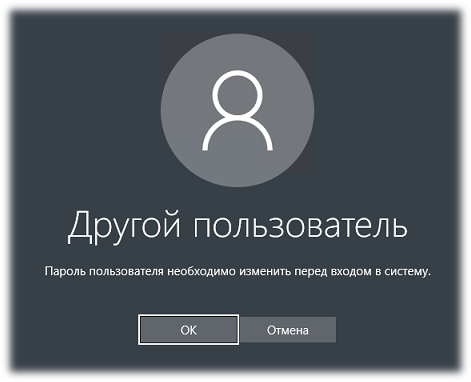

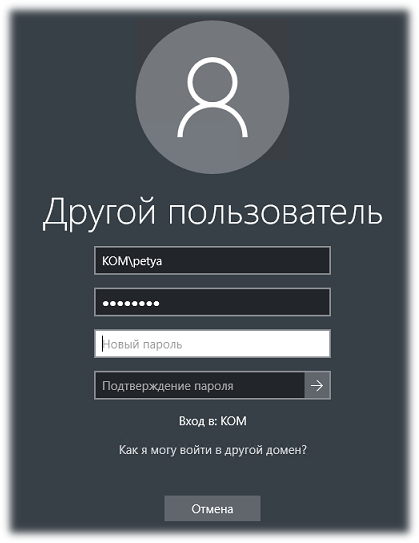

После того, как отключено требование NLA на стороне RDS сервера, клиент с помощью специального RDP-файла, о котором мы сказали выше, должен успешно установить RDP-сессию и уже в ней получить сообщение о необходимости смены пароля:

И после этого пользователю будет показан экран, на котором он сможет задать новый пароль:

После успешной смены пароля последующие подключения по протоколу RDP будут проходить в штатном режиме без лишних запросов.

Заключение

Приведённый здесь перечень способов смены пароля при использовании протокола RDP не претендует на какую-то полноту и исключительность, а лишь отражает ту информацию, которую мне удалось найти в разных источниках по этому поводу. На мой взгляд, ни один из перечисленных способов нельзя считать наиболее удобным или универсальным, так как каждый из способов может применяться в определённых ограниченных сценариях и имеет, как преимущества, так и недостатки по сравнению с другими способами.

Дополнительные источники информации:

Со мной не так давно случилась похожая ситуация, понадобился пароль учетной записи доменного администратора, по умолчанию, эта учетная запись была отключена и пароль от нее был не известен. Поменять его, мне помогла следующая статья. Поэтому я решил перевести её на русский язык, для тех, кто отличным знанием английского, похвастаться не может. Далее перевод.

Забыли пароль администратора? — Смена пароля доменного администратора в Windows Server 2003 AD (Forgot the Administrator’s Password? – Change Domain Admin Password in Windows Server 2003 AD ) Заметка: Для того, что бы успешно воспользоваться этим трюком, вам сначала необходимо применить одну из утилит восстановления пароля локального администратора. Причина кроется в том, что вам необходим административный доступ к серверу прежде чем побывать восстановить пароль доменного администратора, а для получения пароля локального администратора вам надо применить метод описанный по ссылке выше.

Обновление:

После некоторых отзывов читателей, я рад сказать, что описанная процедура также работает для контроллеров домена на базе Windows Server 2008*. Не стесняйтесь оставлять ваши отзывы. Я сохранил оригинальный текст страницы относящийся к Windows Server 2003, но вы можете выполнить те же самые действия и для Windows Server 2008

Заметка ламера: Это процедура НЕ разработана для Windows XP так как Windows XP это НЕ доменный контроллер. Кроме того, для Windows 2000 версия этой статьи находиться по ссылке Забыли пароль администратора? — Меняем пароль доменного администратора в Windows 2000 AD. Читатель Sebastien Francois добавил свои персональные рекомендации относящиеся к смене пароля в домене Windows Server 2003. Я процитирую часть из них. (Спасибо Sebastien): Требования

- Физический доступ к контроллеру домена.

- Пароль локального администратора.

- Утилиты поставляемые Microsoft в их Resource Kit: SRVANY and INSTSRV. Их можно загрузить тут (24kb).

Шаг 1

Перезагрузите Windows Server 2003 в Режиме Восстановления Службы Каталогов ( Directory Service Restore Mode ) Заметка: Во время начальной загрузки системы, нажимайте F8 и выберите Режиме Восстановления Службы Каталогов ( Directory Service Restore Mode ). Это отключит службу каталогов (Active Directory). Когда появиться экран ввода имени пользователя и пароля, войдите как локальный администратор. Теперь вы имеете полный доступ к ресурсам компьютера, но вы не можете делать никаких изменений в службе каталогов (Active Directory).

Шаг 2

Сейчас вам необходимо установить SRVANY. Эта утилита может запустить любую программу в виде сервиса. Интересная особенность в том, что программа будет иметь привилегии системы (так как унаследует контекст безопасности SRVANY) т.е будет иметь полный доступ к системе. Этого более чем достаточно, что бы переустановить пароль доменного администратора. Настроим SRVANY на запуск командной строки (которая запустит команду ‘net user’) Скопируйте SRVANY и INSTSRV во временную папку, моя называется D:temp. Так же скопируйте в эту папку cmd.exe (cmd.exe это интерпритатор командной строки обычно находящийся в папке %WINDIR%System32).

Запустите командную строку из папки d:temp (или из той которую создали вы), и наберите:

instsrv PassRecovery "d:tempsrvany.exe"

(поменяйте путь на тот который выбрали вы)

Теперь пришло время настроить SRVANY Запустите редактор реестра и перейдите к веткеHKEY_LOCAL_MACHINESystemCurrentControlSetServicesPassRecovery

Создайте новый раздел, назовите его Parameters и добавьте два новых значения

name: Application

type: REG_SZ (string)

value: d:tempcmd.exename: AppParameters

type: REG_SZ (string)

value: /k net user administrator 123456 /domain

Замените 123456 на пароль который хотите**. Помните, что групповая политика домена по умолчанию требует сложных паролей (включающих цифры, отвечающих требованиям минимальной длины и т.д так что до тех пор пока вы не измените групповую политику по умолчанию используйте сложные пароли таки как P@ssw0rd

Теперь, откройте оснастку сервисы (Control PanelAdministrative ToolsServices) и откройте вкладку свойст PassRecovery.

Проверьте что режим запуска стоит автоматически.

Перейдите на вкладку Вход в систему (Log On) и включите опцию Разрешить взаимодействие с рабочим столом (Allow service to interact with the desktop).

Перезагрузите Windows в обычном режиме, SRVANY запустит команду NET USER и переустановит пароль доменного администратора.

Шаг 3

Зарегистрируйтесь в системе под администратором используя пароль который вы установили на шаге два.

Воспользуйтесь этими командами, что бы деинсталировать SRVANY (не забудьте сделать это).

net stop PassRecoverysc delete PassRecovery

Теперь удалите папку d:temp и поменяйте пароль администратора если желаете.

На этом всё! ДополнениеRobert Strom написал отличный скрипт который полностью автоматизирует этот процес. Он пишет:

«Мой скрипт в действительности автоматизирует процесс, выполняет все операции самостоятельно. Запустите скрипт один раз и всё готово. не надо вручную править записи в реестре, создавать и настраивать сервис и т.п»

Скачайте его здесь (186kb).

Отметим, что вам все еще нужен физический доступ к контроллеру домена и возможность зарегистрироваться в системе в качестве локального администратора. Если вы не знаете пароль локального администратора, пользуйтесь следующей ссылкой: Забыли пароль локального администратора. Спасибо Роберт!

Благодарности

Эта заметка была написана благодаря помощи Antid0t, Robert Strom и Sebastien Francois. Спасибо вам всем! Ссылки

How to reset the Domain Admin Password under Windows 2003 Server

Original post by Antid0t and Robert Strom on the Petri.co.il forums

Вы так же можете обсудить на форуме в этой ветке Petri.co.il Forgot Admin Password Forum.

*проверено мной на Windows Server 2008 Standart

**если DC у вас установлен на русскоязычном windows, то вам еще следует заменить administrator на администратор

- Изменение пароля к учетной записи администратора выделенного сервера на Windows 2008 R2, 2012, 2012R2, 2016

- Как переустановить пароль администратора в Windows Server 2012

- Как переустановить пароль администратора в Windows Server 2008 R2

- Как переустановить пароль администратора в Windows Server 2003

- Изменение пароля администратора выделенных серверов Supermicro через интеллектуальный интерфейс управления платформой IPMI

Если вы не можете найти или вспомнить пароль от учетной записи администратора или просто хотите изменить его в целях безопасности, существует несколько возможных решений. Кстати, нелишним будет поменять стандартный пароль сразу же после аренды сервера. Кроме того, его можно периодически модифицировать, чтобы защитить сервер от хакерских атак.

Не забывайте, что надежный пароль состоит минимум из десяти символов, включая строчные и заглавные буквы, цифры и спецсимволы. Избегайте существующих слов, повторяющихся символов, последовательностей букв или цифр. Хотя текущая статья посвящена восстановлению пароля для выделенных серверов, это правило применимо как к выделенным, так и к виртуальным серверам. Так что оно одинаково полезно для тех, кто арендует выделенный сервер в США или VPS хостинг в Швеции.

Если вы никогда не меняли свой пароль, он должен был сохраниться в вашем почтовом ящике. Инструкции по поиску в почте можно найти в клиентском портале HostZealot.

Вы можете создать тикет с запросом восстановления пароля к выделенному серверу Windows.

Изменение пароля к учетной записи администратора выделенного сервера на Windows 2008 R2, 2012, 2012R2, 2016

Пользователи выделенных серверов на базе Windows (2008 R2, 2012, 2012R2 или 2016) могут изменить пароль учетной записи администратора следующим образом. Это краткое руководство пригодится тем, кто использует выделенный сервер с ОС Windows, например, пользователям выделенного сервера Windows в Нидерландах.

- Подключитесь к выделенному серверу, используя RDP (протокол удаленного рабочего стола).

- Нажмите Win и введите Administrative Tools (инструменты администрирования).

- Откройте Computer Management (управление компьютером) двойным щелчком.

- Разверните раздел Local Users and Groups (локальные пользователи и группы).

- Выберите пункт Users (пользователи) из выпадающего меню.

- Кликните Administrator (администратор) правой кнопкой мыши.

- Выберите опцию Set Password (установить пароль) из раскрывающегося списка и нажмите Proceed (продолжить).

- Введите новый пароль дважды и нажмите ОК.

Как переустановить пароль администратора в Windows Server 2008 R2

- Подключитесь к выделенному серверу через RDP.

- Кликните значок Computer (компьютер) правой кнопкой мыши и выберите Manage (управление).

- Нажмите Configuration (конфигурация) дважды.

- Откройте раздел Local Users and Groups.

- Выберите опцию Users.

- Кликните Administrator правой кнопкой мыши.

- Выберите Set Password из списка.

- Нажмите Proceed.

- Введите новый пароль, затем нажмите OK.

Как переустановить пароль администратора в Windows Server 2003

- Подключитесь к выделенному серверу, используя RDP.

- Нажмите My Computer (мой компьютер) правой кнопкой мыши.

- Выберите опцию Manage.

- Разверните меню Local Users and Groups.

- Выберите пункт Users.

- Кликните Administrator правой кнопкой мыши.

- Выберите Set Password и Proceed.

- Введите новый пароль и подтвердите кнопкой OK

Имейте в виду, что после изменения пароля администратора новый пароль необходимо сообщить в службу поддержки для обновления учетных данных системы.

Изменение пароля администратора выделенных серверов Supermicro через интеллектуальный интерфейс управления платформой IPMI

1. Запустите веб-консоль с учетными данными администратора по умолчанию.

2. Выберите Configuration на горизонтальной панели навигации.

3. Выберите опцию Users слева. Как видно на скриншоте, список пользователей состоит из всего двух учетных записей по умолчанию: ADMIN и Anonymous.

4. Чтобы внести изменения в учетную запись, выберите необходимого пользователя.

5. Нажмите Modify User (редактировать пользователя). Выбранная учетная запись будет выделена синим цветом.

6. Установите флажок Change Password (изменить пароль), дважды введите новый пароль и нажмите Modify (редактировать).

7. Нажмите кнопку OK для подтверждения внесенных изменений.

Supermicro предлагает и другие инструменты для настройки IPMI. Если вы пользуетесь одновременно несколькими системами, используйте утилиту командной строки или корпоративное приложение.

Если что-то осталось неясным или у вас есть дополнительные вопросы, обращайтесь в службу поддержки HostZealot. Тем из вас, кто еще не является нашим клиентом, рекомендуем ознакомиться с предлагаемыми нами решениями для хостинга. Если вы или ваша целевая аудитория находитесь в Европе, начните с выделенного сервера в Великобритании.

Содержание

- Смена пароля администратора Active Directory в Windows Server 2003

- Заказать Аудит Безопасности или Пентест Вашей IT-инфраструктуры

- Способы смены пароля учётной записи пользователя в RDP-сессии

Смена пароля администратора Active Directory в Windows Server 2003

Если вы забыли пароль администратора AD, то для смены пароля администратора Active Directory в Windows Server 2003 потребуется несколько шагов.

Нам потребуется учетная запись локального администратора (как ее получить, если ее нет или она тоже забыта, я рассказывал тут), но тут есть одна тонкость. Если после смены локального администратора перезагрузиться в обычном режиме, то локальный администратор может быть выключен применившимися политиками безопасности. Поэтому, после смены пароля локального администратора, перезагружаемся сразу в режиме Режиме Восстановления Службы Каталогов.

И утилиты, поставляемые Microsoft в их Resource Kit: SRVANY and INSTSRV. Их можно загрузить тут.

Перезагружаем Контроллер домена.

Во время начальной загрузки системы, нажимаем F8.

Выбираем Режим Восстановления Службы Каталогов (Directory Service Restore Mode).

Устанавливаем SRVANY. Эта утилита может запустить любую программу в виде сервиса.

Для этого копируем instsrv.exe и srvany.exe в систему (скажем в папку c:temp).

Далее в ту же папку копируем cmd.exe из c:WindowsSystem32

Запускаем консоль и выполняем команду:

c:tempinstsrv.exe PassRecovery «c:tempsrvany.exe»

Теперь srvany зарегистрирована как сервис, но нам надо ее настроить.

Для этого открываем редактор реестра (regedit)

Переходим к ветке

HKEY_LOCAL_MACHINESystemCurrentControlSetServicesPassRecovery

Создаем новый раздел Parameters и добавляем в него два новых параметра:

Имя: Application

Тип: REG_SZ (string)

Значение: c:tempcmd.exe

Имя: AppParameters

Тип: REG_SZ (string)

Значение: /k net user administrator QWErty123 /domain

где administrator — это имя администратора домена, а QWErty123 — это пароль.

Теперь, открываем Панель управления->Администрирование->Службы (Control Panel->Administrative Tools->Services) и открываем вкладку свойств PassRecovery.

Проверяем, что режим запуска стоит автоматически.

Переходим на вкладку Вход в систему (Log On) и включаем опцию Разрешить взаимодействие с рабочим столом (Allow service to interact with the desktop).

Теперь Перезагружаем Windows в обычном режиме, SRVANY запустит команду NET USER и сменит пароль доменного администратора.

После этого заходим в систему, открываем консоль и выполняем две команды, чтобы удалить добавленную службу:

net stop PassRecovery

sc delete PassRecovery

Теперь удаляем папку c:temp

Все. Пароль доменного администратора сменен.

Заказать Аудит Безопасности или Пентест Вашей IT-инфраструктуры

Быть уверенным в своей IT-инфраструктуре — это быть уверенным в завтрашнем дне.

Способы смены пароля учётной записи пользователя в RDP-сессии

Способ №1 — «Горячие» клавиши

В случае, если пользователю Windows необходимо самостоятельно изменить пароль своей учётной записи, то в стандартной Windows-сессии пользователем может использоваться всем известное сочетание «горячих» клавиш Ctrl-Alt-Del. Это сочетание клавиш вызывает специальный экран Безопасности Windows (Windows Security), с которого доступна функция изменения пароля :

Если же речь заходит об использовании горячих клавиш в RDP-сессиях, то стоит заметить то, что во избежание перехвата некоторых сочетаний клавиш локальной клиентской системой (системой, с которой запускается RDP-клиент), перенаправление сочетаний клавиш Windows должно быть явно разрешено в свойствах RDP-клиента. Например в клиенте mstsc.exe, встроенном в Windows, данную опцию можно включить на закладке управления локальными ресурсам.

В стандартной первичной RDP-сессии для вызова специального экрана Безопасности Windows с функцией изменения пароля используется сочетание клавиш: Ctrl—Alt—End

В случае использования вложенных RDP-сессий (второго и последующего уровней), то есть когда из одной RDP-сессии открывается другая RDP-сессия, стандартное сочетание клавиш работать не будет. В разных источниках в интернете можно найти информацию об использовании более сложных сочетаний клавиш, таких как Ctrl—Alt—Shift-End или Shift-Ctrl-Alt-End. Однако мои эксперименты с Windows 10/Windows Server 2012 R2 показали, что данные сочетания клавиш попросту не работают (возможно они работали в ранних версиях ОС Windows). В этом случае на выручку нам может прийти следующий способ.

Способ №2 — Экранная клавиатура

В составе Windows имеется приложение «Экранная клавиатура» (On-Screen Keyboard), расположенное по умолчанию в %SystemRoot%System32osk.exe. Используя это приложение, мы можем решить проблему использования «горячих» клавиш во вложенных RDP-сессиях.

Находясь во вложенной RDP-сессии, вызовем окно запуска приложений. Вызвать его можно разными способами, например, через контекстное меню по кнопке Windows, или через Диспетчер задач (Task Manager):

Либо можно использовать сочетание клавиш Win-R.

В окне запуска приложений выполним запуск исполняемого файла osk.exe

После того, как откроется приложение «Экранная клавиатура», нажмём на физической клавиатуре сочетание клавиш Ctrl—Alt, так, чтобы это отобразилось на экранной клавиатуре и затем, удерживая это сочетание клавиш, на экранной клавиатуре мышкой нажмём кнопку Del.

Таким образом мы отправим в удалённую RDP-сессию сочетание клавиш Ctrl-Alt-Del, в следствие чего откроется специальный экран Безопасности Windows с функцией изменений пароля пользователя.

Способ №3 – Ярлык на VBS-скрипт или Powershell

Вызов экрана Безопасности Windows можно выполнить не только интерактивными способами, но и программными, например, с помощью скриптов.

Создадим VBS-скрипт, например, с именем Windows Security.vbs . Наполним скрипт следующим содержимым:

Разместим скрипт в месте, доступном на чтение (но не для редактирования) для всех пользователей удалённого рабочего стола, например в каталоге %SystemRoot% ( C:Windows ). А ярлык на запуск скрипта можно разместить в любом доступном пользователям месте, например, в каталоге общего профиля %SystemDrive%UsersPublicDesktop

При запуске данного ярлыка у пользователя будет открываться экран Безопасности Windows с возможностью изменения пароля.

Для любителей PowerShell приведённый VBS-скрипт можно заменить PS-скриптом следующего вида:

Либо запускать из ярлыка команду вида:

Однако стоит отметить тот факт, что запуск варианта с PowerShell будет происходить медленней, чем варианта с VBS-скриптом.

Описанные здесь способы с запуском ярлыка, ссылающегося на скрипт, может попросту не сработать, так как в некоторых окружениях серверов служб удалённых рабочих столов может быть заблокирована возможность выполнения скриптов. В таком случае, можно воспользоваться следующим способом.

Способ №4 – Ярлык оболочки Windows Explorer

Если говорить о создании ярлыка запуска экрана Безопасности Windows, то имеется ещё один вариант создания такого ярлыка. Создаётся ярлык со ссылкой на расширение оболочки Windows Explorer следующего вида:

Опять же, при запуске такого ярлыка у пользователя будет открываться экран Безопасности Windows с возможностью изменения пароля. Этот способ одинаково хорошо работает на Windows 10 и на Windows Server 2012 R2.

Способ №5 – Панель управления Windows (локальные учётные записи)

Данный способ относится лишь к локальным учётным записям пользователей. Изменить пароль учётной записи рядового локального пользователя можно через Панель управления Windows. В Windows 10 из раздела Панели управления «Учётные записи пользователей» доступен вызов окна «Параметры компьютера«, в котором имеется функция изменения пароля текущего локального пользователя.

Такие методы вызова апплета управления учётными записями пользователей Панели управления Windows, как, например команда «control userpasswords2«, в качестве отдельного способа мы выделять не будем, так как подобные действия требуют административных прав в удалённой системе. То же самое касается и таких CLI-утилит Windows, как net.exe ( %SystemRoot%System32net.exe ) (пример команды «net user username newpassword«), так как они тоже требуют повышения уровня прав пользователя.

Ремарка

Отдельно хочется отметить обстоятельство, про которое порой забывают администраторы, и это может приводить к разным курьёзным ситуациям.

Попытки смены пароля, инициированные самим пользователем, могут оказаться безуспешными в случае, если пароль был недавно изменён и на удалённую Windows систему действует политика безопасности, определяющая минимальный срок действия пароля.

Как правило, это настраивается на уровне стандартных доменных групповых политик Active Directory и/или механизмов Password Settings objects (PSOs) .

Повторюсь, что повлиять на ситуацию эта политика может только в случаях, когда пользователь самостоятельно инициирует процедуру смены пароля.

Далее мы поговорим о сценарии, при котором требование смены пароля включается для учётной записи пользователя форсировано администратором сервера (для локальных учётных записей), либо администратором службы каталогов Active Directory (для доменных учётных записей).

Практика показывает, что как только администратором включено требование смены пароля пользователя при следующем входе в систему, у пользователя могут возникнуть проблемы с подключением по протоколу RDP, если на стороне RDS сервера (а в некоторых случаях и на стороне RDS клиента) предварительно не предпринято никаких действий по специальной настройке обработки таких ситуаций. Далее мы рассмотрим пару примеров такой настройки.

Способ №6 — Remote Desktop Web Access

Клиентский доступ к службам Windows Server RDS может быть организован через веб-интерфейс серверной роли Remote Desktop Web Access (RDWA). В функционале этой роли имеется выключенная по умолчанию возможность смены пароля пользователя в процессе аутентификации на веб-странице RDWA.

Сразу стоит отметить то, что данный способ смены пароля будет доступен только в том случае, если на веб-узлах RDWA используется аутентификация на основе формы (Forms Authentication), а этот тип аутентификации несовместим с типом Windows Authentication, о подключении которого мы говорили ранее .

Чтобы включить данную возможность в Windows Server 2012/2012 R2 откроем консоль управления Internet Information Services (IIS) Manager, выберем сайт RDWA, развернём RDWeb > Pages и в разделе настроек ASP.NET выберем настройку опций веб-приложения Application Settings:

В перечне опций находим PasswordChangeEnabled и меняем установленное по умолчанию значение false на true:

Если серверов RDWA несколько и они работают в пуле за балансировщиком, например Windows NLB, то не забываем выполнить данное изменение на всех других серверах пула.

Теперь попытаемся от имени пользователя, у которого в свойствах учётной записи установлено требование смены пароля при следующем входе, аутентифицироваться на веб-странице RDWA:

После ввода учётных данных пользователя появится сообщение о том, что пароль пользователя требует замены и ссылка на страницу с функцией смены пароля ( https:// /RDWeb/Pages/ru-RU/password.aspx ):

На этой отдельной странице пользователь сможет ввести свои текущие учётные данные и новый пароль:

В случае успешной смены пароля пользователь получит соответствующее сообщение:

При необходимости ссылку на страницу смены пароля можно сделать доступной не только тем пользователям, у которых после аутентификации возникает требование смены пароля, но и всем остальным пользователям, чтобы они могли самостоятельно выполнять смену пароля по собственной инициативе через веб-страницу RDWA. Для этого можно будет внедрить ссылку на страницу password.aspx на странице входа login.aspx (по умолчанию страницы расположены в каталоге %windir%WebRDWebPagesru-RU )

Если же говорить про Windows Server 2008 R2, то в этой ОС для использования функции смены пароля в RDWA может потребоваться установка обновления KB2648402 — You cannot change an expired user account password in a remote desktop session that connects to a Windows Server 2008 R2-based RD Session Host server in a VDI environment .

Способ №7 – Специальный RDP-файл

Если пользователь выполняет подключение к удалённому рабочему столу на базе Windows Server 2012/2012 R2 через прямой запуск стандартного клиента mstsc.exe, то в ситуации с включенным признаком требования смены пароля, попытка подключения может быть завершена с ошибкой » You must change your password before logging on the first time. Please update your password or contact your system administrator or technical support «.

Если ситуация требует того, чтобы пользователь самостоятельно изменил свой пароль при первом входе в систему, то это потребует некоторого изменения уровня безопасности настроек протокола RDP на стороне RDS сервера и подготовки специального RDP-файла на стороне клиента.

Сначала на клиентской стороне откроем mstsc.exe, настроим все нужные параметры подключения к серверу RDS и используя кнопку Сохранить как, создадим RDP-файл.

После этого откроем RDP-файл в текстовом редакторе и добавим в конец файла строку «enablecredsspsupport:i:0«

Добавление данного параметра в свойствах RDP-подключения позволит клиенту успешно установить RDP-сессию с удалённой системой и сменить пароль до получения доступа к удалённому рабочему столу. Однако этот параметр понизит уровень безопасности RDP-подключения, так как клиент не сможет использовать проверку подлинности на уровне сети — Network Level Authentication (NLA). И если на стороне RDS сервера включена обязательная проверка NLA, то пользователь всё равно не сможет подключиться и получит соответствующую ошибку » The remote computer requires Network Level Authentication, which your computer does not support. «.

Разрешить эту ситуацию можно только понизив уровень безопасности RDP на стороне RDS сервера, отключив обязательное требование проверки подлинности на уровне сети (NLA). Изменить эту настройку можно в свойствах системы на закладке Удалённый доступ:

В английской версии Windows название опции звучит как «Allow connections only from computers running Remote Desktop with Network Level Authentication (recommended)»

Если NLA нужно отключить на уровне коллекции серверов Windows Server 2012 R2, то сделать этом можно в свойствах коллекции сеансов, например через оснастку Server Manager:

После того, как отключено требование NLA на стороне RDS сервера, клиент с помощью специального RDP-файла, о котором мы сказали выше, должен успешно установить RDP-сессию и уже в ней получить сообщение о необходимости смены пароля:

И после этого пользователю будет показан экран, на котором он сможет задать новый пароль:

После успешной смены пароля последующие подключения по протоколу RDP будут проходить в штатном режиме без лишних запросов.

Заключение

Приведённый здесь перечень способов смены пароля при использовании протокола RDP не претендует на какую-то полноту и исключительность, а лишь отражает ту информацию, которую мне удалось найти в разных источниках по этому поводу. На мой взгляд, ни один из перечисленных способов нельзя считать наиболее удобным или универсальным, так как каждый из способов может применяться в определённых ограниченных сценариях и имеет, как преимущества, так и недостатки по сравнению с другими способами.

Дополнительные источники информации:

Со мной не так давно случилась похожая ситуация, понадобился пароль учетной записи доменного администратора, по умолчанию, эта учетная запись была отключена и пароль от нее был не известен. Поменять его, мне помогла следующая статья. Поэтому я решил перевести её на русский язык, для тех, кто отличным знанием английского, похвастаться не может. Далее перевод.

Забыли пароль администратора? — Смена пароля доменного администратора в Windows Server 2003 AD (Forgot the Administrator’s Password? – Change Domain Admin Password in Windows Server 2003 AD ) Заметка: Для того, что бы успешно воспользоваться этим трюком, вам сначала необходимо применить одну из утилит восстановления пароля локального администратора. Причина кроется в том, что вам необходим административный доступ к серверу прежде чем побывать восстановить пароль доменного администратора, а для получения пароля локального администратора вам надо применить метод описанный по ссылке выше.

Обновление:

После некоторых отзывов читателей, я рад сказать, что описанная процедура также работает для контроллеров домена на базе Windows Server 2008*. Не стесняйтесь оставлять ваши отзывы. Я сохранил оригинальный текст страницы относящийся к Windows Server 2003, но вы можете выполнить те же самые действия и для Windows Server 2008

Заметка ламера: Это процедура НЕ разработана для Windows XP так как Windows XP это НЕ доменный контроллер. Кроме того, для Windows 2000 версия этой статьи находиться по ссылке Забыли пароль администратора? — Меняем пароль доменного администратора в Windows 2000 AD. Читатель Sebastien Francois добавил свои персональные рекомендации относящиеся к смене пароля в домене Windows Server 2003. Я процитирую часть из них. (Спасибо Sebastien): Требования

- Физический доступ к контроллеру домена.

- Пароль локального администратора.

- Утилиты поставляемые Microsoft в их Resource Kit: SRVANY and INSTSRV. Их можно загрузить тут (24kb).

Шаг 1

Перезагрузите Windows Server 2003 в Режиме Восстановления Службы Каталогов ( Directory Service Restore Mode ) Заметка: Во время начальной загрузки системы, нажимайте F8 и выберите Режиме Восстановления Службы Каталогов ( Directory Service Restore Mode ). Это отключит службу каталогов (Active Directory). Когда появиться экран ввода имени пользователя и пароля, войдите как локальный администратор. Теперь вы имеете полный доступ к ресурсам компьютера, но вы не можете делать никаких изменений в службе каталогов (Active Directory).

Шаг 2

Сейчас вам необходимо установить SRVANY. Эта утилита может запустить любую программу в виде сервиса. Интересная особенность в том, что программа будет иметь привилегии системы (так как унаследует контекст безопасности SRVANY) т.е будет иметь полный доступ к системе. Этого более чем достаточно, что бы переустановить пароль доменного администратора. Настроим SRVANY на запуск командной строки (которая запустит команду ‘net user’) Скопируйте SRVANY и INSTSRV во временную папку, моя называется D:temp. Так же скопируйте в эту папку cmd.exe (cmd.exe это интерпритатор командной строки обычно находящийся в папке %WINDIR%System32).

Запустите командную строку из папки d:temp (или из той которую создали вы), и наберите:

instsrv PassRecovery "d:tempsrvany.exe"

(поменяйте путь на тот который выбрали вы)

Теперь пришло время настроить SRVANY Запустите редактор реестра и перейдите к веткеHKEY_LOCAL_MACHINESystemCurrentControlSetServicesPassRecovery

Создайте новый раздел, назовите его Parameters и добавьте два новых значения

name: Application

type: REG_SZ (string)

value: d:tempcmd.exename: AppParameters

type: REG_SZ (string)

value: /k net user administrator 123456 /domain

Замените 123456 на пароль который хотите**. Помните, что групповая политика домена по умолчанию требует сложных паролей (включающих цифры, отвечающих требованиям минимальной длины и т.д так что до тех пор пока вы не измените групповую политику по умолчанию используйте сложные пароли таки как P@ssw0rd

Теперь, откройте оснастку сервисы (Control PanelAdministrative ToolsServices) и откройте вкладку свойст PassRecovery.

Проверьте что режим запуска стоит автоматически.

Перейдите на вкладку Вход в систему (Log On) и включите опцию Разрешить взаимодействие с рабочим столом (Allow service to interact with the desktop).

Перезагрузите Windows в обычном режиме, SRVANY запустит команду NET USER и переустановит пароль доменного администратора.

Шаг 3

Зарегистрируйтесь в системе под администратором используя пароль который вы установили на шаге два.

Воспользуйтесь этими командами, что бы деинсталировать SRVANY (не забудьте сделать это).

net stop PassRecoverysc delete PassRecovery

Теперь удалите папку d:temp и поменяйте пароль администратора если желаете.

На этом всё! ДополнениеRobert Strom написал отличный скрипт который полностью автоматизирует этот процес. Он пишет:

«Мой скрипт в действительности автоматизирует процесс, выполняет все операции самостоятельно. Запустите скрипт один раз и всё готово. не надо вручную править записи в реестре, создавать и настраивать сервис и т.п»

Скачайте его здесь (186kb).

Отметим, что вам все еще нужен физический доступ к контроллеру домена и возможность зарегистрироваться в системе в качестве локального администратора. Если вы не знаете пароль локального администратора, пользуйтесь следующей ссылкой: Забыли пароль локального администратора. Спасибо Роберт!

Благодарности

Эта заметка была написана благодаря помощи Antid0t, Robert Strom и Sebastien Francois. Спасибо вам всем! Ссылки

How to reset the Domain Admin Password under Windows 2003 Server

Original post by Antid0t and Robert Strom on the Petri.co.il forums

Вы так же можете обсудить на форуме в этой ветке Petri.co.il Forgot Admin Password Forum.

*проверено мной на Windows Server 2008 Standart

**если DC у вас установлен на русскоязычном windows, то вам еще следует заменить administrator на администратор

При терминальном (rdp) подключении к удаленному серверу вызвать окно смены пароля нажатием Ctlr + ALt + Delete нельзя, т.к. это сочетание клавиш в терминальную сессию не передается, выполняясь на локальной машине. В Windows Server 2003/2008, чтобы сменить пароль пользователя по RDP, достаточно было нажать кнопку Пуск и выбрать элемент Windows Security -> Change Password.

В Windows Server 2012 найти кнопку Windows Security проблематично в связи с отсутствием привычного меню Пуск как такового.

К счастью, в Windows Server 2012 / R2 пользователь может сменить пароль в RDP-сессии, воспользовавшись сочетанием клавиш Ctlr + ALt + End. Эта комбинация отправляет сочетание Ctlr + ALt + Delete в терминальное окно сервера, на котором открывается меню Windows Security. Осталось нажать на кнопку Change a password и сменить пароль текущего пользователя.

- Remove From My Forums

-

Question

-

Hi

I would like to disccuss about windows 2003 Server AD policy.

I need to be changed local administrator password though Domain group policy of Windows Server 2003. I had posted many forms for the same but all virual friends were dicussed about windows 2008 Server AD Policy (Domain Group Policy). If any required for

script, please share with us.Although I read all domain policy but did not found any entry to changed local administrator.

All suggestion would be benifical for me….

If have need any clarification, please revert back.

Thanks for Advance.

Regards

Md Ehteshamuddin Khan

Answers

-

Hi,

some way to do this is:

GPO Path:

Computer Configuration/Policies/Windows Settings/Scripts

Double-click «Startup» and click «Add..»

Type in «NET USER Administrator %1» into the script command and enter a password in the «Value» text box.Click Ok…

Regards,

Tim

http://directoryadmin.blogspot.com

-

Marked as answer by

Tuesday, April 17, 2012 9:51 AM

-

Marked as answer by

- Remove From My Forums

-

Question

-

Hi

I would like to disccuss about windows 2003 Server AD policy.

I need to be changed local administrator password though Domain group policy of Windows Server 2003. I had posted many forms for the same but all virual friends were dicussed about windows 2008 Server AD Policy (Domain Group Policy). If any required for

script, please share with us.Although I read all domain policy but did not found any entry to changed local administrator.

All suggestion would be benifical for me….

If have need any clarification, please revert back.

Thanks for Advance.

Regards

Md Ehteshamuddin Khan

Answers

-

Hi,

some way to do this is:

GPO Path:

Computer Configuration/Policies/Windows Settings/Scripts

Double-click «Startup» and click «Add..»

Type in «NET USER Administrator %1» into the script command and enter a password in the «Value» text box.Click Ok…

Regards,

Tim

http://directoryadmin.blogspot.com

-

Marked as answer by

Tuesday, April 17, 2012 9:51 AM

-

Marked as answer by

сейчас решил изменить пароль не могу вспомнит и найти как сменить пароль на серваке уже отупел

сейчас решил изменить пароль не могу вспомнит и найти как сменить пароль на серваке уже отупел .

.