Этот материал написан посетителем сайта, и за него начислено вознаграждение.

Пару дней назад я работал на ПК, дописывая статью, которую надо было сдать через несколько часов и ничего не предвещало беды. Решив устроить отдых, я сохранил статью, и кликнул на давно торчащий в трее, раздражающий значке обновлений Windows 10. Мои постоянные читатели, знающие мое отношение к обновлениям Windows 10, наверняка удивились.

Да и я сам не понял, что заставило меня сделать это — то ли черт дернул, то ли прочитал за последнее время слишком много блогов Вадима Стеркина, рассказывающих, как хорошо все устроено в Windows 10, и призывающих хороших мальчиков никогда не отключать обновления.

рекомендации

3070 Gigabyte Gaming за 50 тр с началом

MSI 3050 за 25 тр в Ситилинке

3080 дешевле 70 тр — цены снова пошли вниз

3070 Gainward Phantom дешевле 50 тр

13700K дешевле 40 тр в Регарде

16 видов <b>4070 Ti</b> в Ситилинке — все до 100 тр

3060 Gigabyte Gaming за 30 тр с началом

13600K дешевле 30 тр в Регарде

4080 почти за 100тр — дешевле чем по курсу 60

12900K за 40тр с началом в Ситилинке

RTX 4090 за 140 тр в Регарде

Компьютеры от 10 тр в Ситилинке

3060 Ti Gigabyte за 42 тр в Регарде

3070 дешевле 50 тр в Ситилинке

Но была еще одна причина — меня за последнее время достал распространенный баг, при котором на рабочем столе появляются «призраки» удаленных файлов. На него жаловались и наши форумчане, в ветке конференции о Windows 10.

Баг этот уже был исправлен в билде 21322 Windows 10 Insider Preview, и я надеялся, что исправление уже может прилететь и на обычную Windows 10 Pro. А еще один баг, выражающийся в «фризах», длящихся от 1 до 5 секунд при сохранении картинок с сайтов, уже просто выводил из себя. Windows 10 версии 20H2 отработала у меня всего полгода и уже стала напрашиваться на переустановку. Полгода — это средний срок жизни Windows 10 на моем ПК, и я уже писал об этом в блоге «Мнение: 7 причин переустанавливать Windows раз в полгода«.

Я наивно понадеялся, что обновление сможет решить эти проблемы, нажал «Обновить и перезагрузить», и пошел за кофе. Вернувшись, я увидел висящую надпись «перезагрузка» и решил подождать, но после 10 минут ожидания стало понятно, что у Windows 10 для меня заготовлен сюрприз. После принудительной перезагрузки я увидел экран с бесконечной загрузкой Windows 10. Недописанная статья и куча важных вкладок в браузере — все осталось там, за бесконечно крутящимся значком загрузки Windows.

После получаса возни с загрузочными флешками и 20-ю перезагрузками мне удалось войти в Windows и откатить злополучное обновление, но это уже тема для отдельного блога, а для меня это стало очередным уроком, что обновления Windows 10 в таком виде, в котором они существуют сейчас — зло, которое опаснее для пользователя, чем уязвимости и баги, которые они фиксят.

И уроком, что нужно иметь актуальную запасную ОС, всегда готовую к работе и имеющую доступ к вашей рабочей информации и браузеру.

Выбор носителя

В моем случай сбой был некритичным, так как вся информация на SSD была доступна с загрузочной флешки. А вот случись отказ SSD с крахом файловой системы, то последствия были бы куда печальнее. Надо заметить, что раз в день у меня создается бэкап важных файлов на отдельный диск, но делается он вечером, и есть вероятность потерять всю дневную работу при сбое.

Поэтому, в идеале, запасную ОС надо ставить на отдельный накопитель, желательно на SSD. У многих пользователей ПК при апгрейдах освобождаются SSD небольшого объема, на 120-250 Гб, и вот такой SSD идеально подойдет на роль носителя запасной Windows.

Если SSD только один, но в связке с HDD — это тоже вполне рабочий вариант, но под запасную Windows надо выделить дополнительный небольшой раздел, и ниже я расскажу почему. Конечно, на работу Windows 10 на HDD в 2021 году больно смотреть, но ради надежности можно потерпеть, или выбрать запасной ОС Windows 8.1, которая работает на HDD вполне сносно.

С другой стороны, бюджетные SSD сегодня стоят копейки, и вполне можно позволить себе дополнительный SSD для безотказности ПК, например — SmartBuy Revival 3 на 120 Гб.

Самый худший вариант по надежности — один накопитель, разделенный на два раздела для разных Windows, но даже такой вариант поможет вам избежать многих проблем и усилить безотказность системы.

Настройка файловой системы

У меня сейчас в ПК имеются два SSD, на 120 Гб и 1 ТБ, и жесткий диск на 2 ТБ под файлы. SSD на 120 Гб используется для основной Windows, на втором SSD выделен раздел в 48.8 Гб под запасную Windows.

Системы абсолютно независимы и, чтобы загрузиться в другую — надо вызвать меню загрузки в BIOS. Но в таком виде вторая Windows, сейчас расположенная на диске H:, уязвима не только для вирусов, троянов и шифровальщиков, но и для действий пользователя или сбоев основной Windows.

Есть просто решение проблемы — убрать букву у логического диска, в данном случае — у H:. И диск станет недоступен для обычных программ и распространенных вредоносов. Убираем букву и диск исчезает из системы.

То же самое стоит проделать и в запасной Windows, убрав букву у логического диска основной ОС.

Синхронизация программ и данных

А вот папки, в которых будет вестись работа, надо сделать общими для обеих систем. Для этого можно просто изменить расположение системной папки «Изображения», к примеру, с SSD диска С: на HDD E:, в моем случае. И при перезагрузке в запасную Windows вы увидите свои скриншоты на обычном месте.

Набор софта в обеих системах должен обеспечивать возможность сразу начать работу. А главное на сегодня — браузер, нужно синхронизировать. Синхронизировав историю, вы сможете быстро восстановить рабочую сессию.

Выбор версий Windows и настройка запасной Windows

Здесь все на ваш вкус, но лично мне уже дискомфортно «перепрыгивать» из Windows 10 в Windows 7. Уж слишком разные они стали за последние годы, и сравнение в удобстве использования явно не в пользу Windows 7. Запасная Windows должна быть сразу готова к работе, поэтому автоматические обновления должны быть отключены. Обновлять будете периодически, когда будет время.

Я бы рекомендовал поставить две одинаковые версии Windows для максимального комфорта, чтобы вас не отвлекало ничего, ни изменение ссылок в меню «Параметры», ни даже другие кнопки на панели задач.

Итоги

В итоге мы получаем систему с абсолютной стабильностью. Чтобы ни случилось в основной — от сбоя Windows, до заражения трояном или даже отказа SSD, вы в течении пары минут можете перезагрузиться в резервную Windows и продолжить работу. Очень важно и то, что обе ОС независимы от файловой системы друг друга и программы в них не будут видеть то, что им не нужно. И трояны и шифровальщики не доберутся до дублирующей ОС.

Осталось только грамотно настроить бэкап, чтобы все важные файлы сохранялись в общее место, и отключить «Быстрый запуск» в Windows 8.1 и Windows 10, который уже много лет любит лезть в файловые системы параллельных ОС и делать CHKDSK.

Пишите в комментарии, сталкивались ли вы с отказом Windows в самый неподходящий момент? И как настраиваете систему для надежности и безопасности?

Этот материал написан посетителем сайта, и за него начислено вознаграждение.

Содержание

- Как скрыть компьютер в локальной сети в Windows 7, 8 и 10?

- Методы изменения отображения устройств в локальной сети

- Безопасная домашняя сеть: создаём изолированный сегмент для гостей

- Как скрыть компьютер с Windows 10 от других компьютеров в локальной сети

- Причины скрыть ПК в локальной сети

- Как изолировать наш компьютер от LAN

- Настройте наш компьютер как общедоступную сеть

- Отключить обнаружение сети

- Использовать подсеть

- Не забудьте изменить настройки при подключении к другой сети

- Как средствами Windows скрыть компьютер в локальной сети

- Для чего нужно скрывать ПК в локальной сети

- Изменение сетевого профиля

- Как скрыть свой компьютер в сети посредством отключения сетевого обнаружения

- Как спрятать ПК в локальной сети через командную строку

- Как скрыть компьютер на ОС Windows в локальной сети

Как скрыть компьютер в локальной сети в Windows 7, 8 и 10?

Для обмена файлами и целыми папками между ПК, которые подключены к одному роутеру, создается локальная сеть, и, если зайти в раздел Проводника «Сеть», то можно увидеть все подключенные устройства. Далее можно получить доступ к нужному файлу. Однако, бывают случаи, когда нужно скрыть компьютер в сети в Windows 7, 8.1 или 10. Для этого цели мы подготовили эту статью.

Методы изменения отображения устройств в локальной сети

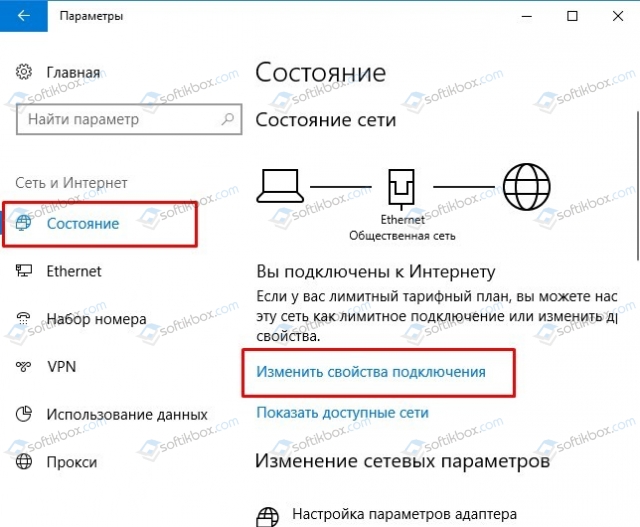

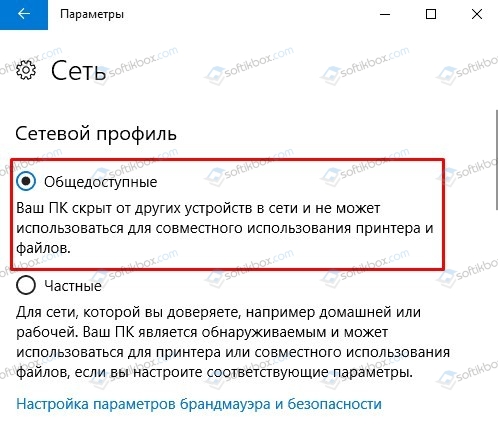

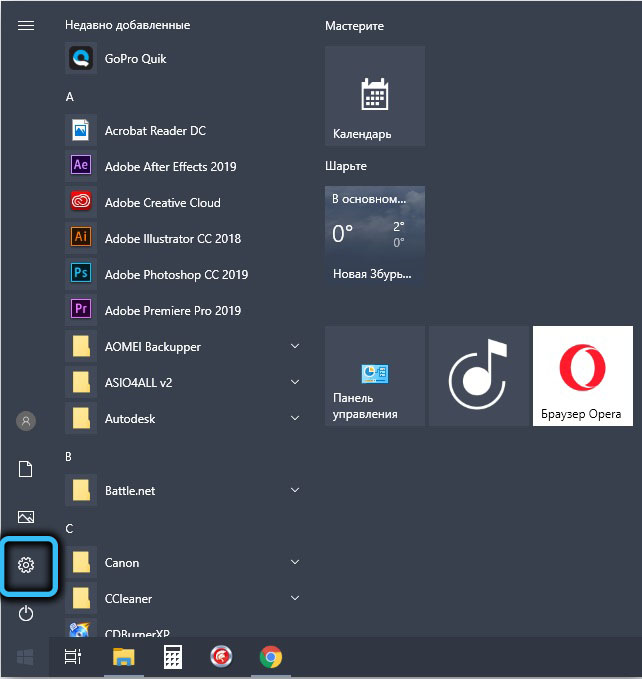

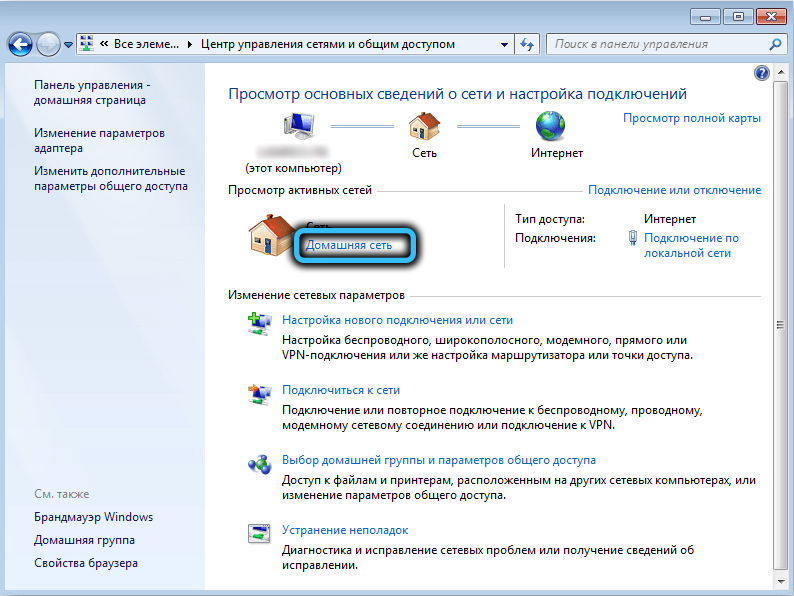

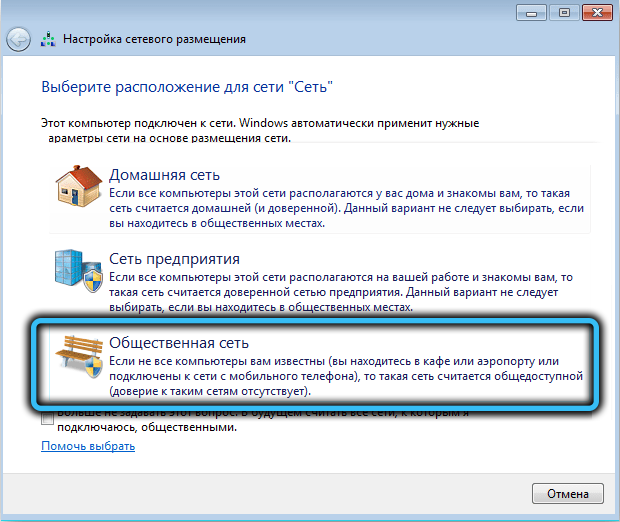

Если вам нужно скрыть компьютер в локальной сети, то самый простой способ, это изменить сетевой профиль своего ПК или того устройства, которое нужно убрать из списка. Нужно существующий профиль сети изменить на «Общедоступная». Для этого выполняем следующее:

ВАЖНО! При изменении профиля сети ваш ПК не только перестанет показываться в сети, но и потеряет возможность подключаться к локальной сети и управлять файлами этой сети.

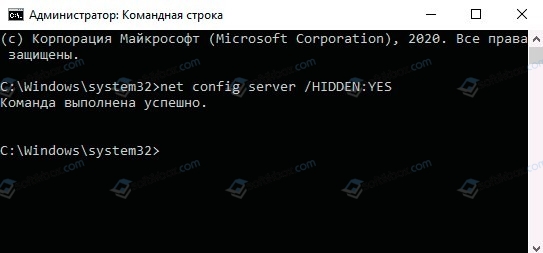

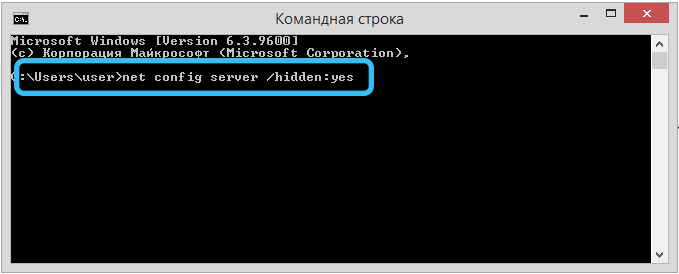

Если вы хорошо управляете консолью, то, запустив командную строку с правами Администратора, и ввел net config server /HIDDEN:YES, можно скрыть ПК из сети с Windows 7 или 10.

После выполнения данной команды стоит перезагрузить ПК, чтобы изменения вступили в силу. Если вы хотите вновь отобразить скрытый ПК, то нужно ввести в командной строке net config server /HIDDEN:NO.

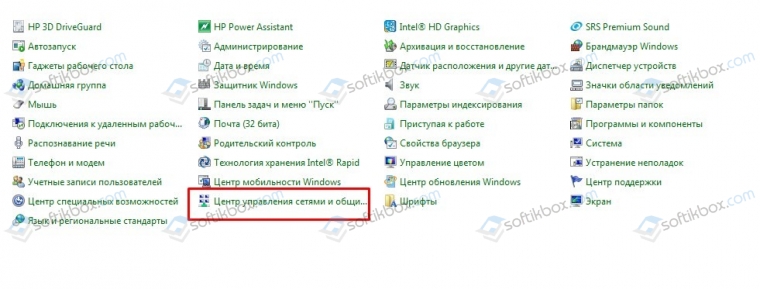

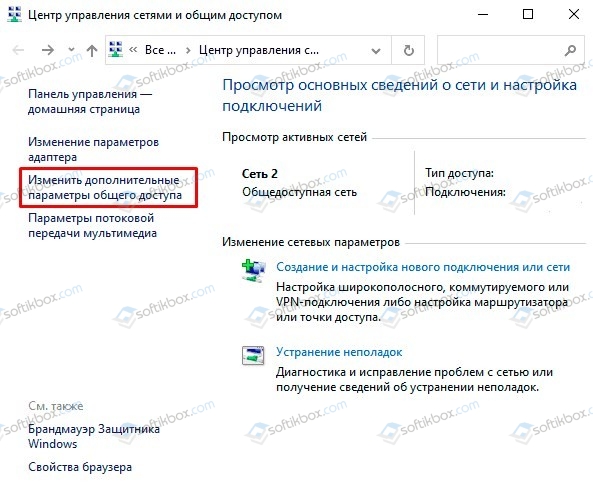

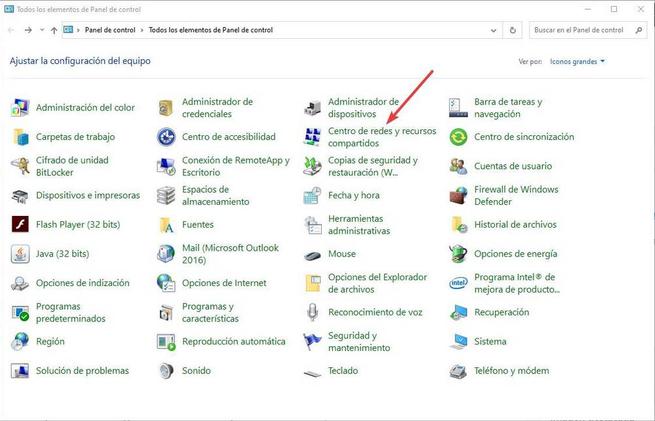

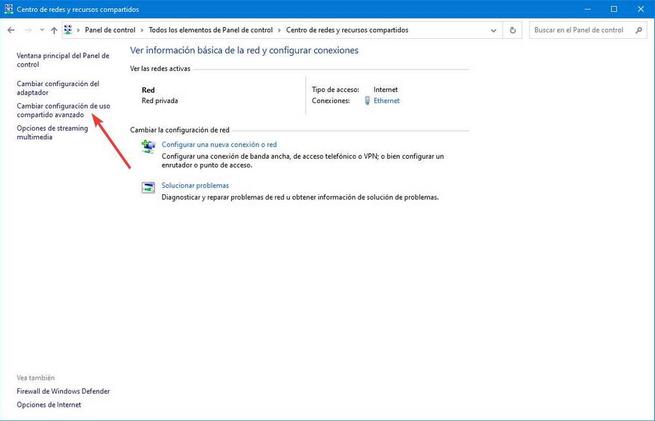

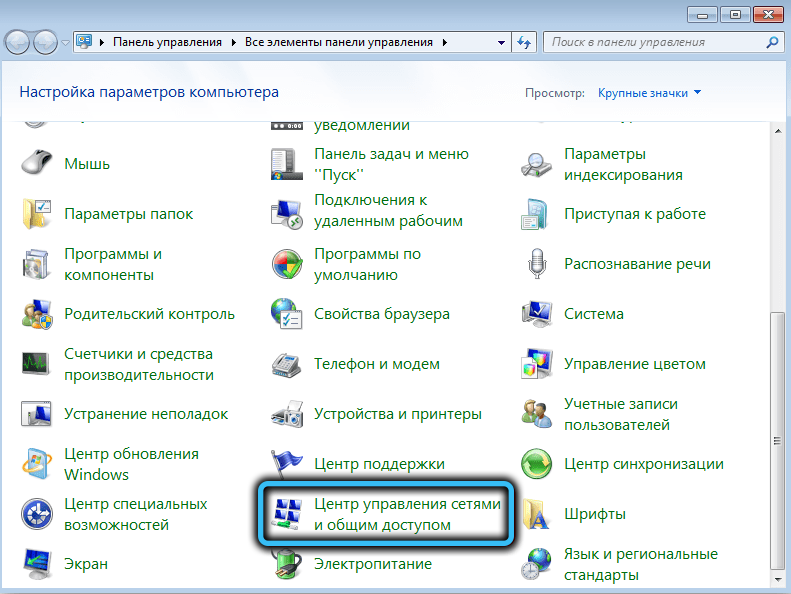

Еще один способ, как скрыть компьютер из локальной сети, заключается в использовании Панели управления. Открыв этот инструмент, нужно выбрать «Центр управления сетями и общим доступом».

В меню слева нужно выбрать «Изменить дополнительные параметры общего доступа».

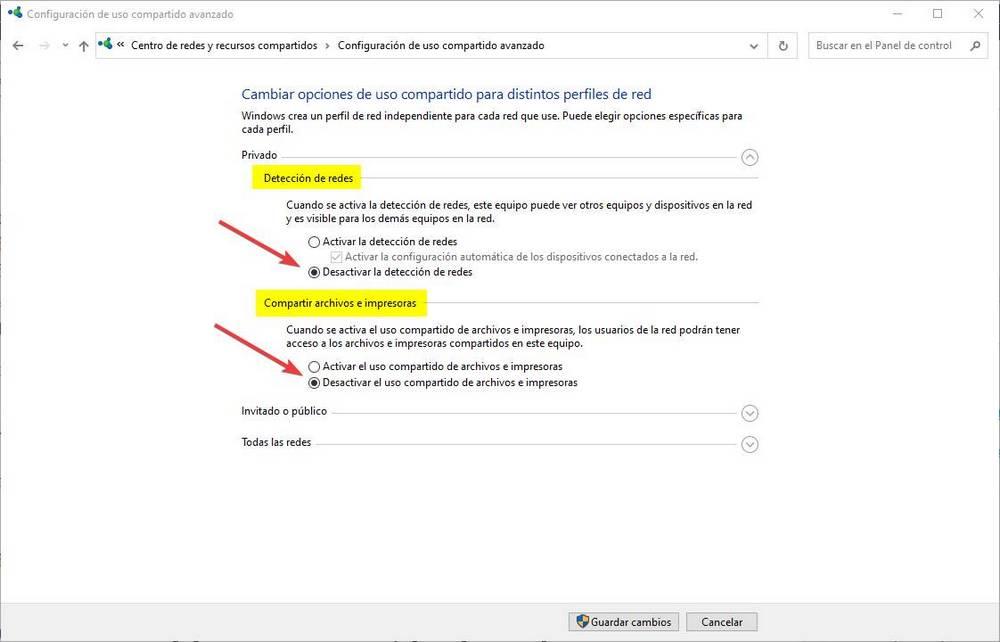

В разделе «Сетевое обнаружение» нужно поставить отметку «Отключить сетевое обнаружение».

Источник

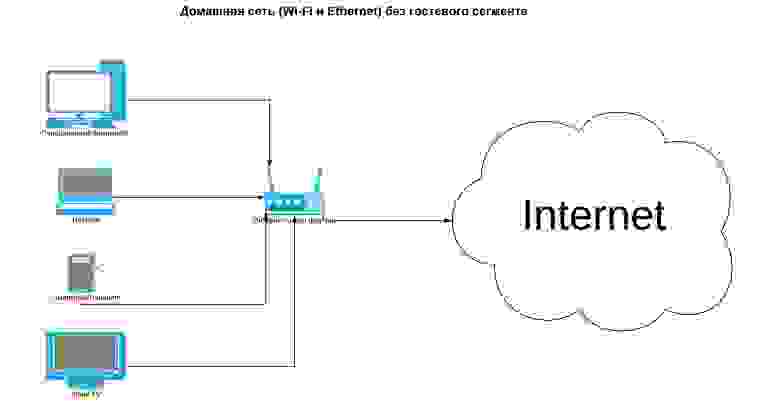

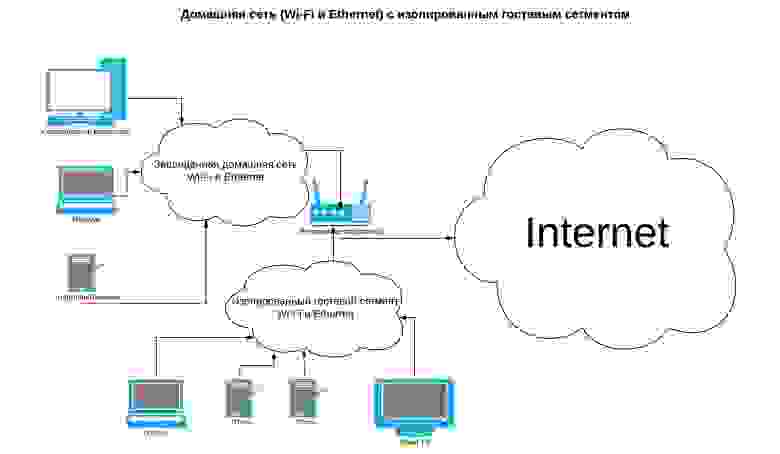

Безопасная домашняя сеть: создаём изолированный сегмент для гостей

Сегодня практически в каждой квартире есть домашняя сеть, к которой подключаются стационарные компьютеры, ноутбуки, хранилища данных (NAS), медиаплееры, умные телевизоры, а также смартфоны, планшеты и другие носимые устройства. Используются либо проводные (Ethernet), либо беспроводные (Wi-Fi) соединения и протоколы TCP/IP. С развитием технологий Интернета вещей в Сеть вышла бытовая техника — холодильники, кофеварки, кондиционеры и даже электроустановочное оборудование. Благодаря решениям «Умный дом» мы можем управлять яркостью освещения, дистанционно настраивать микроклимат в помещениях, включать и выключать различные приборы — это здорово облегчает жизнь, но может создать владельцу продвинутых решений нешуточные проблемы.

Изолируем сети Wi-Fi

В корпоративных сетях проблема решается просто — там есть управляемые коммутаторы с поддержкой виртуальных локальных сетей (VLAN), разнообразные маршрутизаторы, межсетевые экраны и точки беспроводного доступа — соорудить нужное количество изолированных сегментов можно за пару часов. С помощью устройства Traffic Inspector Next Generation (TING), например, задача решается буквально в несколько кликов. Достаточно подключить коммутатор гостевого сегмента сети в отдельный порт Ethernet и создать правила firewall. Для дома такой вариант не годится из-за высокой стоимости оборудования — чаще всего сетью у нас управляет одно устройство, объединяющее функции маршрутизатора, коммутатора, беспроводной точки доступа и бог знает чего ещё.

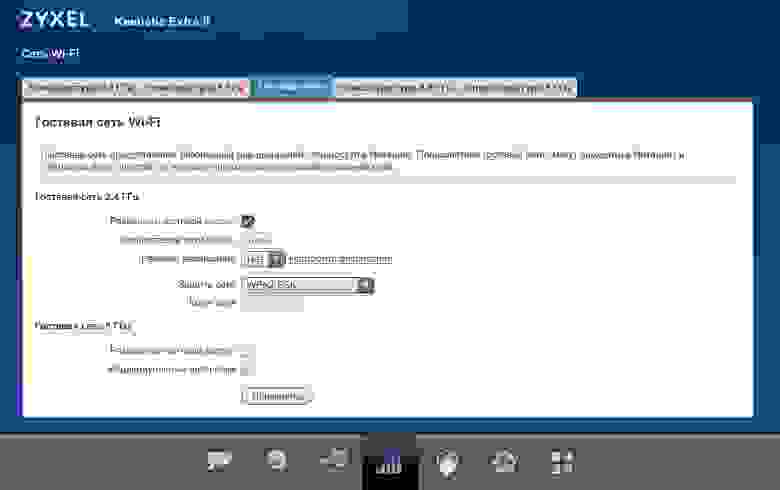

К счастью, современные бытовые роутеры (хотя их правильнее называть интернет-центрами) тоже стали очень умными и почти во всех из них, кроме разве что совсем уж бюджетных, присутствует возможность создать изолированную гостевую сеть Wi-Fi. Надёжность этой самой изоляции — вопрос для отдельной статьи, сегодня мы не будем исследовать прошивки бытовых устройств разных производителей. В качестве примера возьмём ZyXEL Keenetic Extra II. Сейчас эта линейка стала называться просто Keenetic, но в наши руки попал аппарат, выпущенный ещё под маркой ZyXEL.

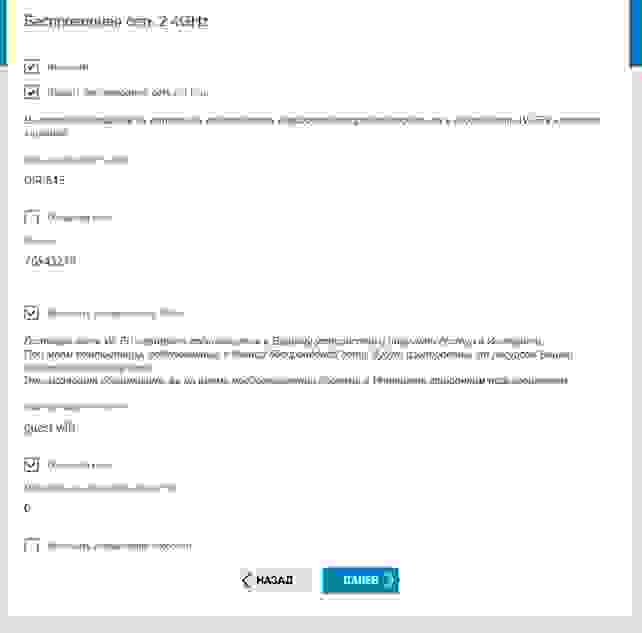

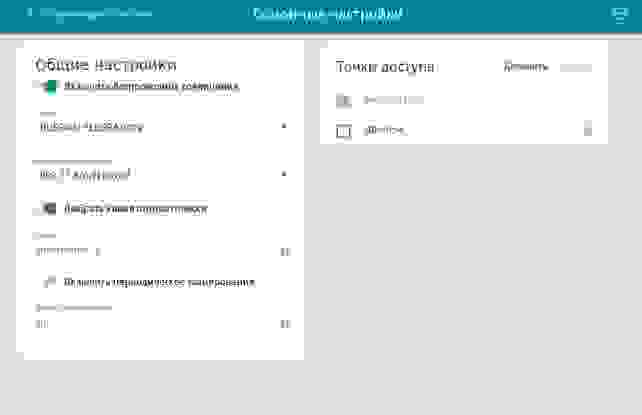

Настройка через веб-интерфейс не вызовет затруднений даже у начинающих — несколько кликов, и у нас появилась отдельная беспроводная сеть со своим SSID, защитой WPA2 и паролем для доступа. В неё можно пускать гостей, а также включать телевизоры и плееры с давно не обновлявшейся прошивкой или других клиентов, которым вы не особенно доверяете. В большинстве устройств прочих производителей эта функция, повторимся, тоже присутствует и включается аналогично. Вот так, например, задача решается в прошивках роутеров D-Link с помощью мастера настройки.

Скриншот с сайта производителя

Добавить гостевую сеть можно, когда устройство уже настроено и работает.

Скриншот с сайта производителя

Скриншот с сайта производителя

Как видите, всё достаточно просто, далее мы перейдём к обсуждению более тонких материй.

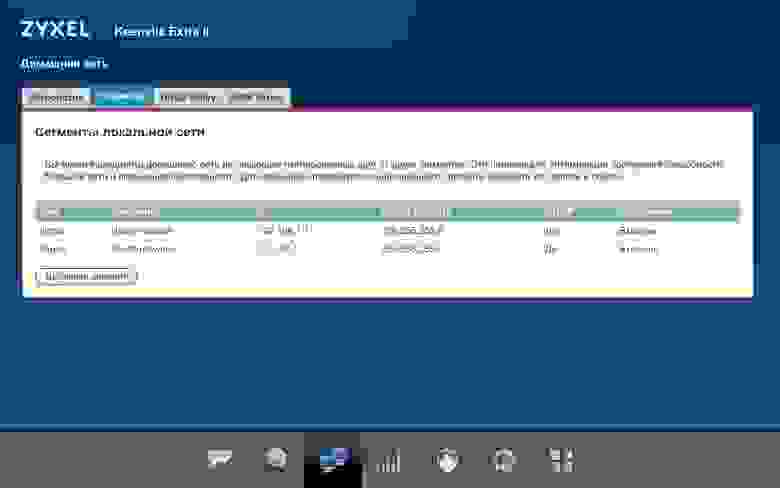

Изолируем сети Ethernet

Помимо подключающихся к беспроводной сети клиентов нам могут попасться устройства с проводным интерфейсом. Знатоки скажут, что для создания изолированных сегментов Ethernet используются так называемые VLAN — виртуальные локальные сети. Некоторые бытовые роутеры поддерживают эту функциональность, но здесь задача усложняется. Хотелось бы не просто сделать отдельный сегмент, нам нужно объединить порты для проводного подключения с беспроводной гостевой сетью на одном роутере. Это по зубам далеко не всякому бытовому устройству: поверхностный анализ показывает, что кроме интернет-центров Keenetic добавлять порты Ethernet в единый с сетью Wi-Fi гостевой сегмент умеют ещё модели линейки MikroTik, но процесс их настройки уже не столь очевиден. Если говорить о сравнимых по цене бытовых роутерах, решить задачу за пару кликов в веб-интерфейсе может только Keenetic.

Как видите, подопытный легко справился с проблемой, и здесь стоит обратить внимание на ещё одну интересную функцию — вы также можете изолировать беспроводных клиентов гостевой сети друг от друга. Это очень полезно: заражённый зловредом смартфон вашего приятеля выйдет в Интернет, но атаковать другие устройства даже в гостевой сети он не сможет. Если в вашем роутере есть подобная функция, стоит обязательно включить её, хотя это ограничит возможности взаимодействия клиентов — скажем, подружить телевизор с медиаплеером через Wi-Fi уже не получится, придётся использовать проводное соединение. На этом этапе наша домашняя сеть выглядит более защищённой.

Что в итоге?

Количество угроз безопасности год от года растёт, а производители умных устройств далеко не всегда уделяют достаточно внимания своевременному выпуску обновлений. В такой ситуации у нас есть только один выход — дифференциация клиентов домашней сети и создание для них изолированных сегментов. Для этого не нужно покупать оборудование за десятки тысяч рублей, с задачей вполне может справиться относительно недорогой бытовой интернет-центр. Здесь хотелось бы предостеречь читателей от покупки устройств бюджетных брендов. Железо сейчас почти у всех производителей более или менее одинаковое, а вот качество встроенного софта очень разное. Как и длительность цикла поддержки выпущенных моделей. Даже с достаточно простой задачей объединения в изолированном сегменте проводной и беспроводной сети справится далеко не каждый бытовой роутер, а у вас могут возникнуть и более сложные. Иногда требуется настройка дополнительных сегментов или DNS-фильтрация для доступа только к безопасным хостам, в больших помещениях приходится подключать клиентов Wi-Fi к гостевой сети через внешние точки доступа и т.д. и т.п. Помимо вопросов безопасности есть и другие проблемы: в публичных сетях нужно обеспечить регистрацию клиентов в соответствии с требованиями Федерального закона № 97 «Об информации, информационных технологиях и о защите информации». Недорогие устройства способны решать такие задачи, но далеко не все — функциональные возможности встроенного софта у них, повторимся, очень разные.

Источник

Как скрыть компьютер с Windows 10 от других компьютеров в локальной сети

Причины скрыть ПК в локальной сети

В семейном доме подключение компьютеров и устройств не должно быть проблемой. Если только один из компьютеров не заражен вредоносным ПО и не достигает нашего ПК через подключение к локальной сети. Однако, если мы живем в квартире с друзьями, незнакомцами или подключаемся из общедоступных сетей, быть видимыми для других в локальной сети совсем не безопасно.

И, следовательно, необходимо спрятать и изолировать наш компьютер, чтобы избежать опасностей.

Как изолировать наш компьютер от LAN

Настройте наш компьютер как общедоступную сеть

Отключить обнаружение сети

Todos los elementos de Panel de control > Centro de redes y recursos compartidos > Configuración de uso compartido avanzado

Если мы не можем найти параметр «Расширенные настройки общего доступа», он находится в левом столбце в центре сети.

Теперь в разделе «Личное» мы можем найти категорию под названием «Cеть обнаружение ». Внутри него мы найдем все, что связано с тем, как мы хотим, чтобы наш компьютер обнаруживал другие компьютеры или был обнаружен ими.

Здесь мы должны отключить параметры обнаружения сети, чтобы они не могли нас найти. Мы также должны отключить общий доступ к файлам и принтерам, чтобы другие компьютеры не могли получить доступ к нашим данным и ресурсам.

Применяем изменения и все. Мы уже отключили эти опции.

Использовать подсеть

Конечно, мы должны иметь в виду, что для подключения к Интернету мы либо подключаемся к той же подсети, что и шлюз, либо маршрутизатор должен иметь настроенные маршруты для возможности подключения.

Не забудьте изменить настройки при подключении к другой сети

Если мы сделаем предыдущую конфигурацию, это будет применяться по умолчанию для всех сетей. Это означает, что если мы позже подключимся к другой сети (например, дома), обнаружение сетей будет по-прежнему ограничено. И, следовательно, мы не сможем взаимодействовать с другими компьютерами или оборудованием в сети.

Следовательно, если мы хотим иметь возможность снова подключиться к компьютерам в сети, необходимо снова изменить эти настройки, чтобы разрешить как обнаружение ПК в локальной сети и совместное использование файлов и ресурсов.

Таким образом, мы можем настроить Windows, чтобы защитить себя, когда мы подключаемся к определенным сетям, которые могут быть опасными (общие сети, открытые сети, бары, работа и т. Д.), И, когда мы вернемся домой, мы можем продолжать делиться своими данные и ресурсы с ними. другие ПК в сети.

Источник

Как средствами Windows скрыть компьютер в локальной сети

Безопасность компьютеров, подключённых к глобальной сети Интернет, – одна из самых актуальных современных проблем, появившаяся в результате активизации как хакерских групп, так и многих сетевых сервисов, не брезгующих сбором информации о пользователях с целью её дальнейшего использования, и далеко не всегда безобидного.

Что касается локальных сетей (домашних и корпоративных), то они, как правило, гораздо лучше защищены от внешних угроз. Но внутренние остаются, причём здесь ситуация во многом зависит от того, как настроена эта сеть. Системные администраторы имеют в своём распоряжении мощные средства, позволяющие отслеживать любую подозрительную сетевую активность.

Для чего нужно скрывать ПК в локальной сети

Пользователи домашних сетей такими инструментами, как правило, не владеют. При включенном сетевом обнаружении все ПК, подключённые к одному роутеру (независимо от того, проводным или беспроводным соединением), будут видеть друг друга в проводнике, имея доступ к удалённым папкам и файлам. С одной стороны, это хорошо, поскольку упрощает обмен данными. С другой, вы наверняка захотите, чтобы некоторые данные не были доступны для других, пускай даже это члены вашей семьи. В таких случаях можно поступать по-разному. Например, отключить сетевое обнаружение, но тогда и возможность удалённого доступа будет недоступной. К счастью, в Windows имеется более изящное решение – скрыть отображение вашего компьютера в проводниках других ПК, хотя сам доступ останется. Более того, существует несколько способов выполнить такую операцию, и сегодня вы познакомитесь с ними «лицом к лицу».

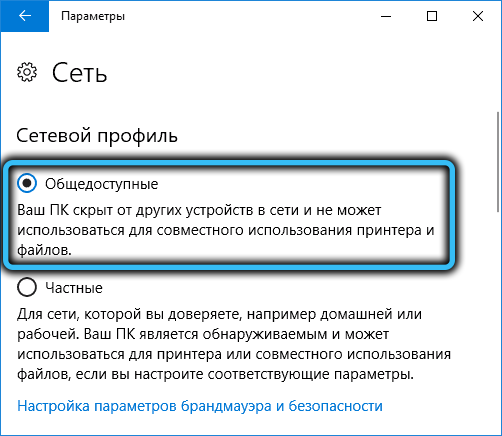

Изменение сетевого профиля

Самый простой способ, как скрыть свой компьютер в локальной сети, заключается в изменении такого параметра, как профиль сети. По умолчанию или в результате чьих-то действий он может принимать значение «Частная сеть», при этом ваш ПК будет доступен всем другим компьютерам в рамках локальной сети. Изменив профиль на «Общедоступную сеть», вы тем самым сделаете свой компьютер невидимым. Правда, результат такой операции проявляется отнюдь не мгновенно, и до момента перезагрузки ваш ПК всё ещё будет видимым на всех удалённых компьютерах.

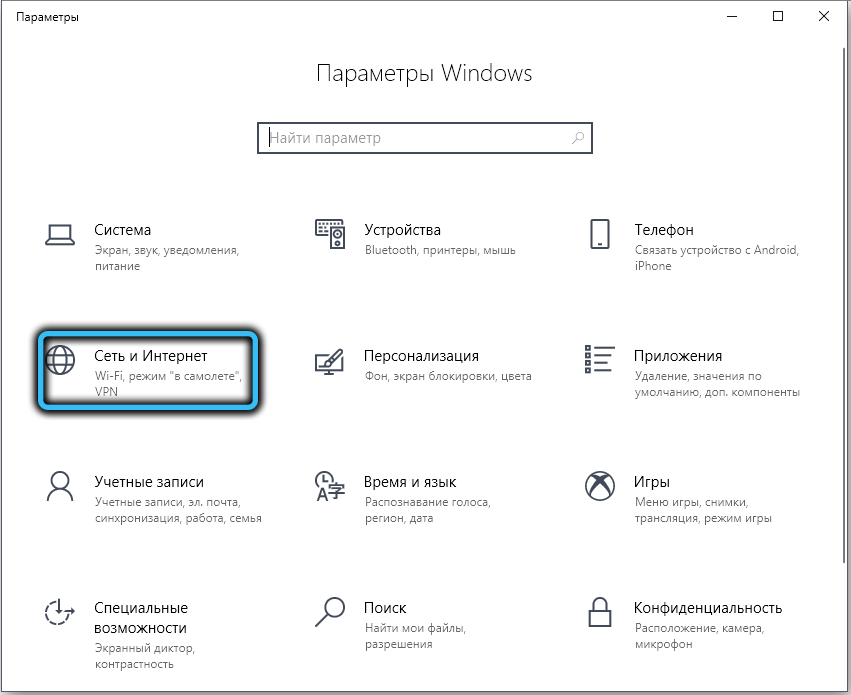

Отметим, что в разных версиях Windows изменение свойств сетевого профиля выполняется неодинаково. Особенно это касается Windows 10, где с недавних пор профиль подключения можно изменить по упрощённой процедуре – в «Параметрах» выбираем вкладку «Сеть», переходим в пункт «Сеть и интернет» и кликаем по кнопке «Свойства».

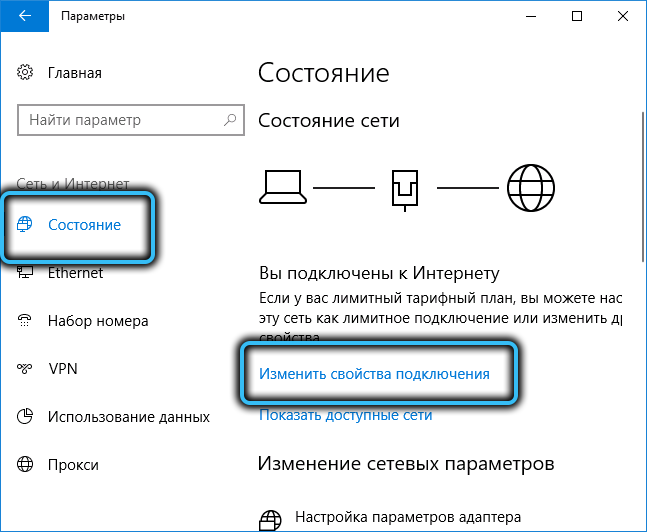

В новом окне щёлкаем по вкладке «Состояние», в которой выбираем строчку «Изменить свойства подключения». Останется только установить селектор на «Общедоступную сеть» – тогда ваш компьютер станет невидимым.

Есть и альтернативный способ, зависящий от типа подключения – проводного (через кабель Ethernet) или беспроводного через Wi-Fi.

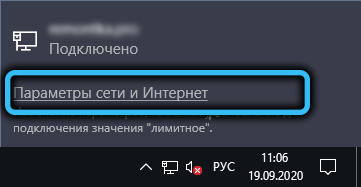

В первом случае кликаем мышкой по пиктограмме сетевого соединения, расположенного в области уведомлений, а в открывшемся окошке – по пункту «Параметры сети и Интернет».

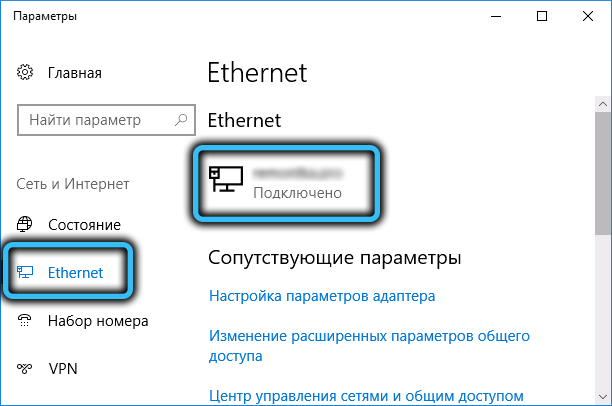

Откроется новое окно, в меню левой панели выбираем «Ethernet», а в правом блоке кликаем мышкой по сетевому подключению, доступность которого хотим изменить.

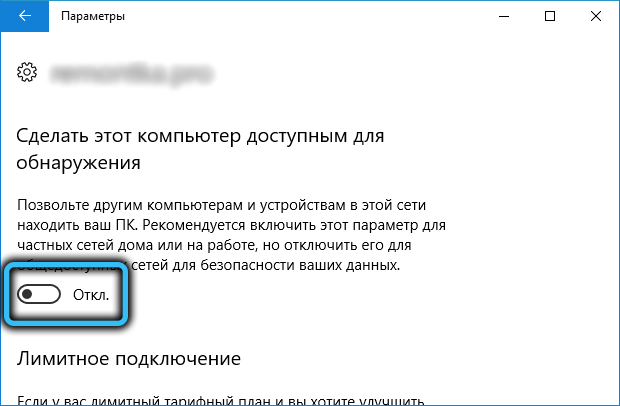

Откроется последнее окно с переключателем, который нужно выставить в положение «Откл», и тогда тип профиля примет значение «Общедоступная». После подтверждения изменения вступят в силу сразу же, без необходимости перезагрузки ПК.

Если у вас беспроводное подключение, то вся процедура отключения показа компьютера будет такой же, за исключением пункта, в котором вместо «Ethernet» нужно выбрать Wi-Fi.

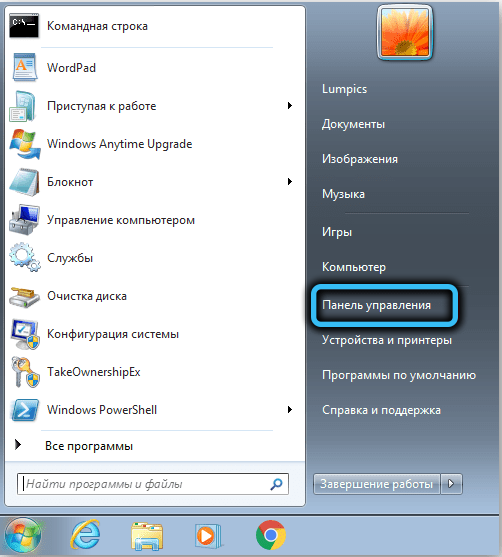

В Windows 7 процедура изменения типа сети осуществляется через «Панель управления», где нужно открыть вкладку «Все элементы панели управления» и затем кликнуть по пункту «Центр управления сетями».

Отобразится список доступных сетевых подключений вместе с их типом, кликаем мышкой по типу нужного сетевого подключения и в новом окне изменяем его на «Общедоступную сеть».

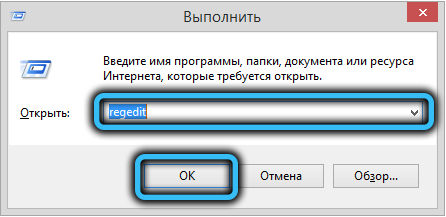

В Windows 8 вместо «Домашней» появилась «Частная», а «Сеть предприятия» вообще исчезла. Но здесь фокус с кликом по типу профиля не проходит, поэтому изменение параметра на нужный производится посредством редактирования реестра.

Для этого жмём Win + R, вводим в строке поиска regedit, жмём «Выполнить» и подтверждаем нажатием Enter.

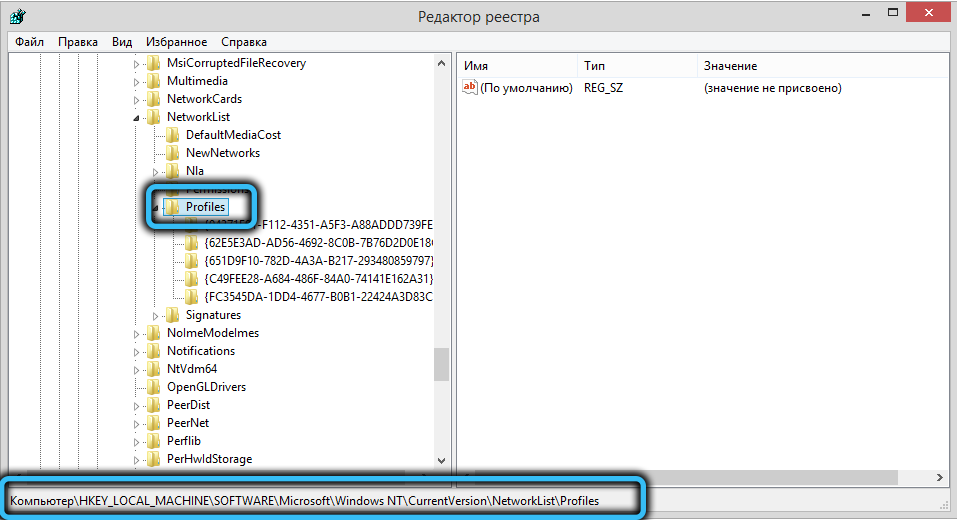

В редакторе переходим в ветку HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionNetworkListProfiles, раскрываем и ветку Profiles, в которой будут указаны все доступные сетевые подключения.

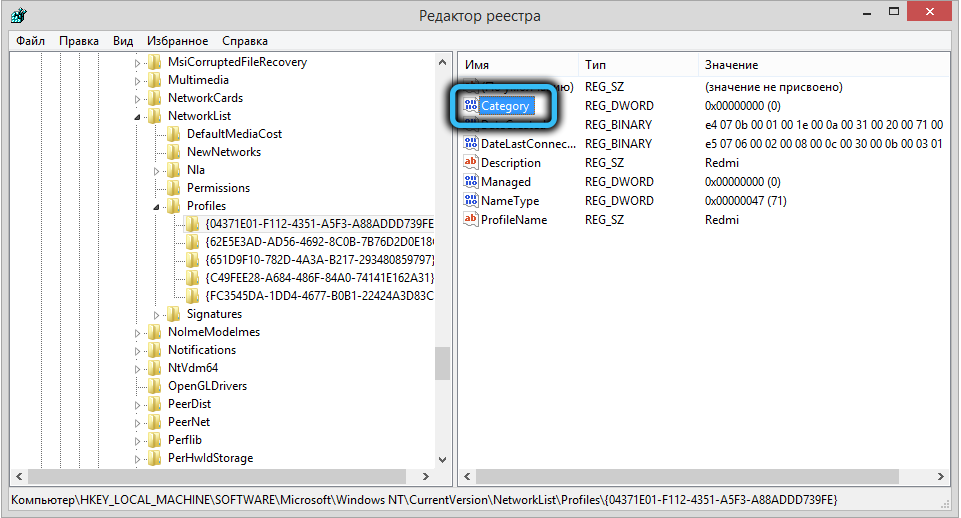

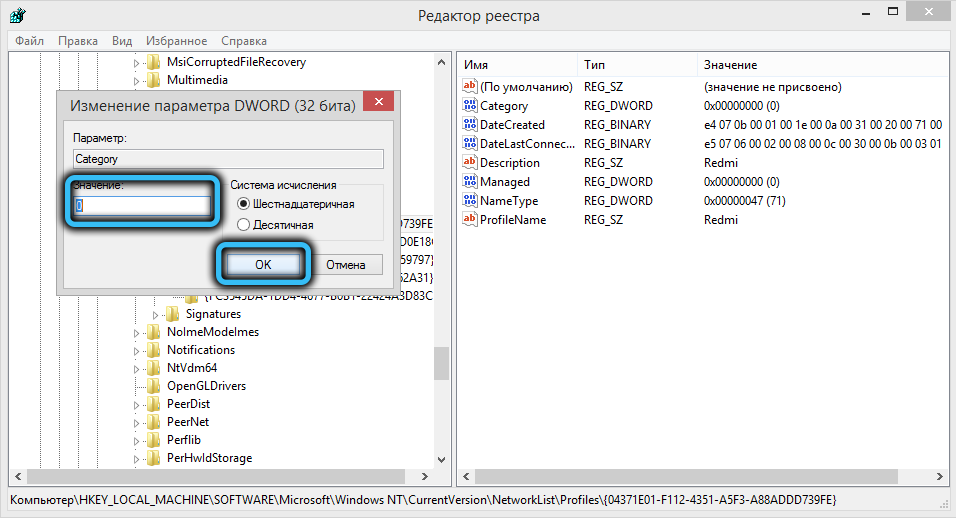

Ищем своё, кликаем по нему, а в правом окне щёлкаем мышкой по параметру Category, чтобы поменять единичку на нолик. Значение 0 как раз и соответствует общедоступной сети.

После подтверждения и закрытия редактора реестра можете проверить статус профиля в «Центре управления сетями». Если он остался прежним, нужно выполнить перезагрузку компьютера.

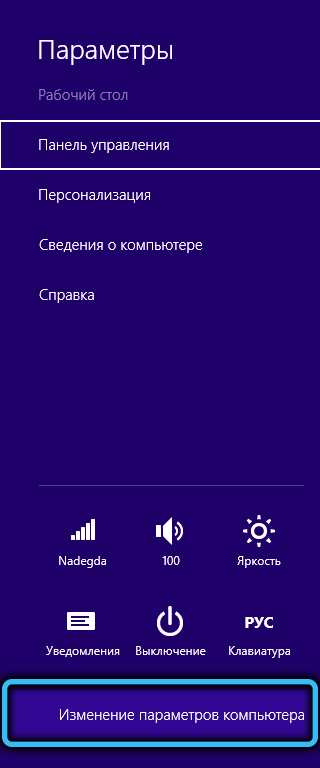

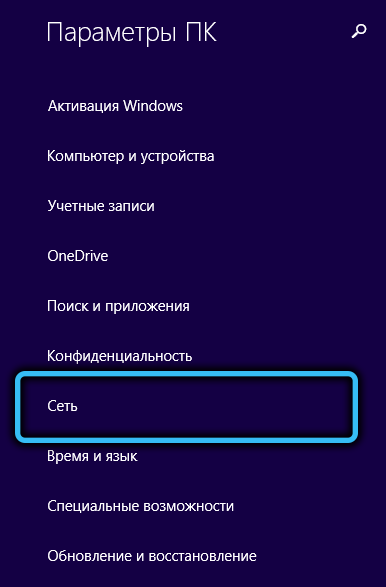

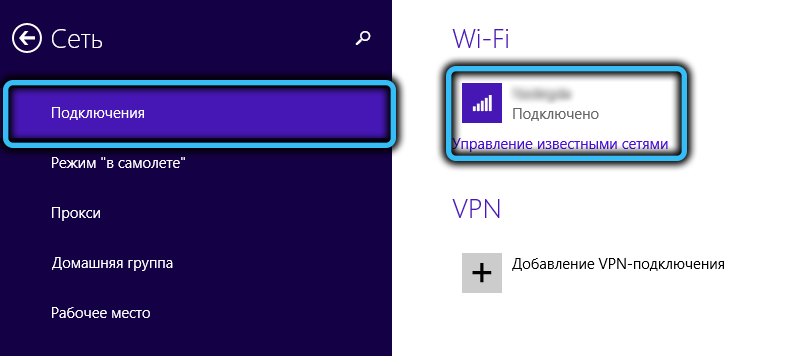

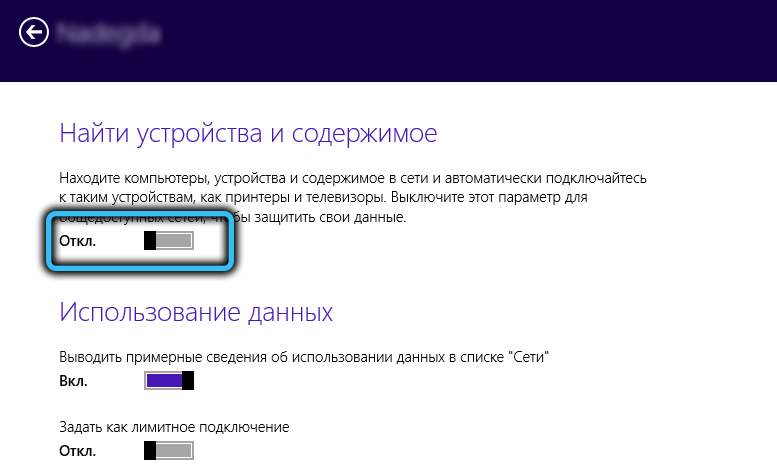

В Windows 8.1 всё это можно сделать намного проще, без изменения реестра: кликаем комбинацию Win + I, в плиточном интерфейсе выбираем строку «Изменение параметров компьютера», в появившемся окне «Параметры ПК» выбираем пункт «Сеть», кликаем по названию нашей локальной сети и ставим переключатель в положение «Выкл», соответствующее типу профиля «Общедоступный».

Основной недостаток метода – кроме того, что ваш компьютер становится невидимым, он ещё и теряет возможность получать доступ к файлам и папкам других ПК. С точки зрения безопасности это самый предпочтительный способ, но если нужен доступ к общим сетевым ресурсам, следует выбрать альтернативные решения.

Как скрыть свой компьютер в сети посредством отключения сетевого обнаружения

Другой способ сокрытия своего ПК от посторонних глаз – не менять тип сетевого профиля, а отключить сетевое обнаружение.

Сделать это достаточно просто:

Как видим, этот способ действительно прост, но он не гарантирует, что изменения вступят в силу сразу же. Более того, перезагрузки вашего компьютера может оказаться недостаточно, то есть потребуется перезагрузка всех ПК, находящихся в зоне действия локальной (домашней) сети.

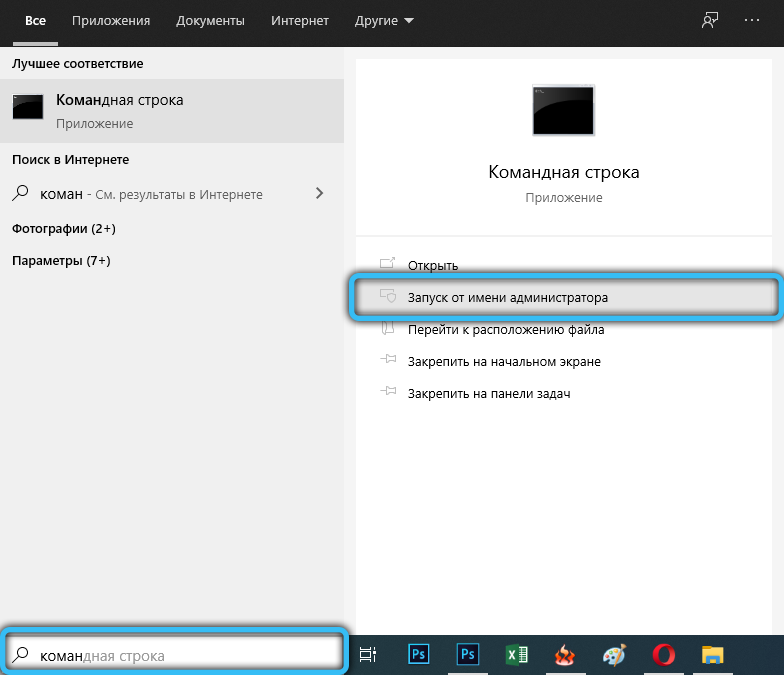

Как спрятать ПК в локальной сети через командную строку

С точки зрения временных затрат этот способ – наилучший, но его единственный и важный недостаток – нужно запомнить команду, которую нужно ввести в консоль. Если у вас нет проблем с запоминанием, то это наиболее предпочтительный метод, который хорош ещё и тем, что только скрывает ваш компьютер в проводнике других ПК, а доступ к общедоступным сетевым ресурсам при этом сохраняется.

Итак, запускаем от имени администратора ПК командную строку и вводим команду net config server с параметром /HIDDEN:YES. Жмём Enter и перезагружаем компьютер.

Здесь, как и в предыдущем случае, удалённый ПК всё ещё может видеть ваш, пока и он не будет перезагружен. Если потребуется сделать ваш ПК снова видимым, выполняем те же действия, только с параметром /HIDDEN:NO.

И в заключение отметим, что, начиная с Windows 10 версии 1703, известной по обновлению как Creators Update, даже если сетевое обнаружение включено, другие компьютеры могут не показываться. То есть здесь вам не нужно ничего предпринимать для сокрытия своего ПК.

Источник

Как скрыть компьютер на ОС Windows в локальной сети

Сегодня я поделюсь с вами небольшой заметкой о маленьком но полезном трюке — как скрыть компьютер на ОС Windows в локальной сети (корпоративной сети) от любопытных глаз.

А как же быть, если данный комп или сервер является файловым сервером, с открытыми сетевыми ресурсами? — спросите вы.

— не волнуйтесь, возможность обмениваться файлами останется, компьютер лишь скроется из списка компьютеров в обозревателе сети Windows (сетевое окружение Windows), что в свою очередь может повысить безопасность. Так что фича полезная, можно пользоваться.

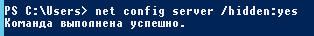

В случае успешного выполнения вы увидите надпись Команда выполнена успешно.

Проверить текущий статус можно выполнить с помощью следующей команды:

так же проверьте, что значение параметра Server hidden установлено в значение Yes:

Теперь самое время перезагрузить компьютер, и, после загрузки комп (или сервер) уже не будет виден в «Сетевом окружении». Для подключения к общей папке используется стандартный для таких случаев синтаксис:

Если вы хотите сделать свой компьютер (сервер) видимым в Сетевом окружении при обзоре сети Windows, нужно выполнить команду:

— и перезагрузить компьютер (сервер).

Вот и всё. Теперь вы сможете скрыть свою большую корпоративную файлопомойку от посторонних глаз, если нужно. Но не стоит расслабляться, и забывать о доменных политиках, политиках безопасности и прочих нужных в корпоративной среде вещах.

С вами был я, Станислав. Подписывайтесь на обновления блога и до скорых встреч!

Источник

Безопасность компьютеров, подключённых к глобальной сети Интернет, – одна из самых актуальных современных проблем, появившаяся в результате активизации как хакерских групп, так и многих сетевых сервисов, не брезгующих сбором информации о пользователях с целью её дальнейшего использования, и далеко не всегда безобидного.

Что касается локальных сетей (домашних и корпоративных), то они, как правило, гораздо лучше защищены от внешних угроз. Но внутренние остаются, причём здесь ситуация во многом зависит от того, как настроена эта сеть. Системные администраторы имеют в своём распоряжении мощные средства, позволяющие отслеживать любую подозрительную сетевую активность.

Для чего нужно скрывать ПК в локальной сети

Пользователи домашних сетей такими инструментами, как правило, не владеют. При включенном сетевом обнаружении все ПК, подключённые к одному роутеру (независимо от того, проводным или беспроводным соединением), будут видеть друг друга в проводнике, имея доступ к удалённым папкам и файлам. С одной стороны, это хорошо, поскольку упрощает обмен данными. С другой, вы наверняка захотите, чтобы некоторые данные не были доступны для других, пускай даже это члены вашей семьи. В таких случаях можно поступать по-разному. Например, отключить сетевое обнаружение, но тогда и возможность удалённого доступа будет недоступной. К счастью, в Windows имеется более изящное решение – скрыть отображение вашего компьютера в проводниках других ПК, хотя сам доступ останется. Более того, существует несколько способов выполнить такую операцию, и сегодня вы познакомитесь с ними «лицом к лицу».

Изменение сетевого профиля

Самый простой способ, как скрыть свой компьютер в локальной сети, заключается в изменении такого параметра, как профиль сети. По умолчанию или в результате чьих-то действий он может принимать значение «Частная сеть», при этом ваш ПК будет доступен всем другим компьютерам в рамках локальной сети. Изменив профиль на «Общедоступную сеть», вы тем самым сделаете свой компьютер невидимым. Правда, результат такой операции проявляется отнюдь не мгновенно, и до момента перезагрузки ваш ПК всё ещё будет видимым на всех удалённых компьютерах.

Отметим, что в разных версиях Windows изменение свойств сетевого профиля выполняется неодинаково. Особенно это касается Windows 10, где с недавних пор профиль подключения можно изменить по упрощённой процедуре – в «Параметрах» выбираем вкладку «Сеть», переходим в пункт «Сеть и интернет» и кликаем по кнопке «Свойства».

В новом окне щёлкаем по вкладке «Состояние», в которой выбираем строчку «Изменить свойства подключения». Останется только установить селектор на «Общедоступную сеть» – тогда ваш компьютер станет невидимым.

Есть и альтернативный способ, зависящий от типа подключения – проводного (через кабель Ethernet) или беспроводного через Wi-Fi.

В первом случае кликаем мышкой по пиктограмме сетевого соединения, расположенного в области уведомлений, а в открывшемся окошке – по пункту «Параметры сети и Интернет».

Откроется новое окно, в меню левой панели выбираем «Ethernet», а в правом блоке кликаем мышкой по сетевому подключению, доступность которого хотим изменить.

Откроется последнее окно с переключателем, который нужно выставить в положение «Откл», и тогда тип профиля примет значение «Общедоступная». После подтверждения изменения вступят в силу сразу же, без необходимости перезагрузки ПК.

Если у вас беспроводное подключение, то вся процедура отключения показа компьютера будет такой же, за исключением пункта, в котором вместо «Ethernet» нужно выбрать Wi-Fi.

В Windows 7 процедура изменения типа сети осуществляется через «Панель управления», где нужно открыть вкладку «Все элементы панели управления» и затем кликнуть по пункту «Центр управления сетями».

Отобразится список доступных сетевых подключений вместе с их типом, кликаем мышкой по типу нужного сетевого подключения и в новом окне изменяем его на «Общедоступную сеть».

В Windows 8 вместо «Домашней» появилась «Частная», а «Сеть предприятия» вообще исчезла. Но здесь фокус с кликом по типу профиля не проходит, поэтому изменение параметра на нужный производится посредством редактирования реестра.

Для этого жмём Win + R, вводим в строке поиска regedit, жмём «Выполнить» и подтверждаем нажатием Enter.

В редакторе переходим в ветку HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionNetworkListProfiles, раскрываем и ветку Profiles, в которой будут указаны все доступные сетевые подключения.

Ищем своё, кликаем по нему, а в правом окне щёлкаем мышкой по параметру Category, чтобы поменять единичку на нолик. Значение 0 как раз и соответствует общедоступной сети.

После подтверждения и закрытия редактора реестра можете проверить статус профиля в «Центре управления сетями». Если он остался прежним, нужно выполнить перезагрузку компьютера.

В Windows 8.1 всё это можно сделать намного проще, без изменения реестра: кликаем комбинацию Win + I, в плиточном интерфейсе выбираем строку «Изменение параметров компьютера», в появившемся окне «Параметры ПК» выбираем пункт «Сеть», кликаем по названию нашей локальной сети и ставим переключатель в положение «Выкл», соответствующее типу профиля «Общедоступный».

Основной недостаток метода – кроме того, что ваш компьютер становится невидимым, он ещё и теряет возможность получать доступ к файлам и папкам других ПК. С точки зрения безопасности это самый предпочтительный способ, но если нужен доступ к общим сетевым ресурсам, следует выбрать альтернативные решения.

Как скрыть свой компьютер в сети посредством отключения сетевого обнаружения

Другой способ сокрытия своего ПК от посторонних глаз – не менять тип сетевого профиля, а отключить сетевое обнаружение.

Сделать это достаточно просто:

Как видим, этот способ действительно прост, но он не гарантирует, что изменения вступят в силу сразу же. Более того, перезагрузки вашего компьютера может оказаться недостаточно, то есть потребуется перезагрузка всех ПК, находящихся в зоне действия локальной (домашней) сети.

Как спрятать ПК в локальной сети через командную строку

С точки зрения временных затрат этот способ – наилучший, но его единственный и важный недостаток – нужно запомнить команду, которую нужно ввести в консоль. Если у вас нет проблем с запоминанием, то это наиболее предпочтительный метод, который хорош ещё и тем, что только скрывает ваш компьютер в проводнике других ПК, а доступ к общедоступным сетевым ресурсам при этом сохраняется.

Итак, запускаем от имени администратора ПК командную строку и вводим команду net config server с параметром /HIDDEN:YES. Жмём Enter и перезагружаем компьютер.

Здесь, как и в предыдущем случае, удалённый ПК всё ещё может видеть ваш, пока и он не будет перезагружен. Если потребуется сделать ваш ПК снова видимым, выполняем те же действия, только с параметром /HIDDEN:NO.

И в заключение отметим, что, начиная с Windows 10 версии 1703, известной по обновлению как Creators Update, даже если сетевое обнаружение включено, другие компьютеры могут не показываться. То есть здесь вам не нужно ничего предпринимать для сокрытия своего ПК.

Если у пользователя есть админские права, то никак.

Acronis OS Selector — у него есть опция скрытия разделов и дисков до загрузки ОС.

может это?

напомню что админские права позволяют легко менять данный статус.. если вам надо больше изоляции — видимо только шифрование*

upd * — любое шифрование на порядки повышает риски потери данных. если вы еще не наработали приличных навыков, создания резервных копий

Полное шифрование диска ( но можно будет отформатировать)

А так только физическое отключение диска. Современные платы умеют горячее подключение, покупается корзина с кнопкой питания. По кнопке можно физически отключить диск.

Есть специализированные платы физического отключения дисков: например HDD-PS6.

Гуглите hard drive power switch

Виртуальная машина позволит изолировать ресурсы.

I’m going to have 2 instances of windows on my HDD and one of them will be prone to viruses. I want to make it so that it could not affect the other operating system and the files in its partitions. How can I do this?

I’m averse to using bare metal virtualization as I’m going to be gaming on the second operating system and its performance would be affected also its harder to setup.

asked Aug 26, 2022 at 14:18

I want to make it so that it could not affect the other operating

system and the files in its partitions. How can I do this? I’m averse to using bare metal virtualization

You will likely have issues, then. Viruses have long learned to jump across internal connections (and local network connections).

This explains why keeping backups on the same system / network does not protect the backup from viruses like ransomware.

You should be able to make your Host system the Gaming System and virtualize the other system. That will not put a drag on the Host system.

answered Aug 26, 2022 at 14:22

JohnJohn

41.7k2 gold badges30 silver badges53 bronze badges

If you want true separation, partitions will not be enough.

Get a second hard drive. Then you can enable and disable them in BIOS. A virus cannot spread to a drive that isnt active. The only issue then would be if you forget to disable one. Encryption would prevent a virus from infecting another drive, but not from damaging it. A virus might not be able to read another volume, but it can still erase it.

Alternatively, you can get a removable drive bay, like this and swap as necessary. There are removable drive bays for NVMe (PCIe cards), as well. This give you the option to never have your primary drive and infected drive in the computer at the same time.

answered Aug 26, 2022 at 16:04

KeltariKeltari

69.3k26 gold badges171 silver badges220 bronze badges

3

VeraCrypt is able to encrypt partitions and have different passwords for each partition. Encrypt one instance with one password and use a different password for the other instance. The different instances will then not be able to see each other’s files.

You will still be vulnerable to EFI or bootloader attacks. It would have to be specialized but the VeraCrypt bootloader is also vulnerable since it cannot be encrypted.

answered Aug 26, 2022 at 14:55

doneal24doneal24

6164 silver badges10 bronze badges

I’m going to have 2 instances of windows on my HDD and one of them will be prone to viruses. I want to make it so that it could not affect the other operating system and the files in its partitions. How can I do this?

I’m averse to using bare metal virtualization as I’m going to be gaming on the second operating system and its performance would be affected also its harder to setup.

asked Aug 26, 2022 at 14:18

I want to make it so that it could not affect the other operating

system and the files in its partitions. How can I do this? I’m averse to using bare metal virtualization

You will likely have issues, then. Viruses have long learned to jump across internal connections (and local network connections).

This explains why keeping backups on the same system / network does not protect the backup from viruses like ransomware.

You should be able to make your Host system the Gaming System and virtualize the other system. That will not put a drag on the Host system.

answered Aug 26, 2022 at 14:22

JohnJohn

41.7k2 gold badges30 silver badges53 bronze badges

If you want true separation, partitions will not be enough.

Get a second hard drive. Then you can enable and disable them in BIOS. A virus cannot spread to a drive that isnt active. The only issue then would be if you forget to disable one. Encryption would prevent a virus from infecting another drive, but not from damaging it. A virus might not be able to read another volume, but it can still erase it.

Alternatively, you can get a removable drive bay, like this and swap as necessary. There are removable drive bays for NVMe (PCIe cards), as well. This give you the option to never have your primary drive and infected drive in the computer at the same time.

answered Aug 26, 2022 at 16:04

KeltariKeltari

69.3k26 gold badges171 silver badges220 bronze badges

3

VeraCrypt is able to encrypt partitions and have different passwords for each partition. Encrypt one instance with one password and use a different password for the other instance. The different instances will then not be able to see each other’s files.

You will still be vulnerable to EFI or bootloader attacks. It would have to be specialized but the VeraCrypt bootloader is also vulnerable since it cannot be encrypted.

answered Aug 26, 2022 at 14:55

doneal24doneal24

6164 silver badges10 bronze badges

|

0 / 0 / 0 Регистрация: 23.06.2016 Сообщений: 2 |

|

|

1 |

|

Как оградить одну ОС от другой?23.06.2016, 20:13. Показов 817. Ответов 4

Привет всем. Поставил две винды 7(винд1 и винд2) на разные разделы одного жестого диска(C:/винд1 и D:/винд2). Зачем я это сделал? С одной хочу работать и соблюдать безопасность, а на другой устанавливать всякие игры скаченные с инета (винд2 типо виртуальной машины, только настоящая).

__________________

0 |

|

10565 / 5529 / 864 Регистрация: 07.04.2013 Сообщений: 15,660 |

|

|

23.06.2016, 20:15 |

2 |

|

Убрать буквы в управлении дисками у разделов, которые надо защитить

1 |

|

0 / 0 / 0 Регистрация: 23.06.2016 Сообщений: 2 |

|

|

23.06.2016, 20:21 [ТС] |

3 |

|

vavun, 0_0 ухты, оригинально(если не шутка). А если уберу C: для винды, которая на D, она все равно будет загружаться?

0 |

|

10565 / 5529 / 864 Регистрация: 07.04.2013 Сообщений: 15,660 |

|

|

23.06.2016, 20:22 |

4 |

|

Будет.

1 |

|

Модератор 15148 / 7736 / 726 Регистрация: 03.01.2012 Сообщений: 31,795 |

|

|

24.06.2016, 11:13 |

5 |

|

фел, Вы сделайте скриншоты с Управления дисками из каждой из двух систем и выложите сюда. на всякий…

0 |

#1

Dmitry2872

-

- Members

- 0 Сообщений:

Newbie

Отправлено 27 Декабрь 2015 — 12:46

Здравствуйте.

У меня вот какой вопрос. Нужно,чтобы одна система была чистой, т.к. в ней интернет-банкинг,работа и прочее. А вторая — для серфа, рутрекера. Как можно изолировать одну ос от другой,тем самым защитив от вирусов первую Ос ? Я сейчас использую вариант с hdd-салазками,но он не очень удобный. Нужно полностью выключать комп,отключать одни салазки,включать вторые и загружаться. Но он изолирует одну систему от другой надежно. А как сделать такое с одним hdd? Если ставить две ОС стандартным способом (одну на один логический раздел,другую на другой),безопасно ли это? Мне на одном форуме написали,что вирус может через 100мб загрузчик залететь,даже если спрятать в обоих ОС логические разделы другой системы. Я довольно посредственно знаком с поведением вирусов,может все это не нужная паранойа?

- Наверх

#2

SergSG

SergSG

-

- Posters

- 14 381 Сообщений:

The Master

Отправлено 27 Декабрь 2015 — 12:55

На одном HDD серьезной изоляции не получится.

- Наверх

#3

GEV

GEV

-

- Posters

- 2 111 Сообщений:

Massive Poster

Отправлено 27 Декабрь 2015 — 13:03

Ставишь на второй раздел линукс и пофик на вирусы.

- Наверх

#4

l.e.e.

l.e.e.

-

- Posters

- 4 789 Сообщений:

Guru

Отправлено 27 Декабрь 2015 — 14:35

Зашифровать можно BitLocker-ом или http://veracrypt.codeplex.com/, ну или хотя бы пароль на систему поставить.

Так же есть менеджер загрузки в Paragon, опционально отделяет системы.

Сиюминутное Ригпа бессущностно и ясно.

- Наверх

#5

VVS

VVS

-

- Moderators

- 18 986 Сообщений:

The Master

Отправлено 27 Декабрь 2015 — 14:43

На одном HDD серьезной изоляции не получится.

Почему?

Ведь IMHO задача сводится к тому, чтобы FS обоих систем были взаимонедоступны.

А эту задачу решить можно с использованием шифрования раздела, либо, что ещё проще, с использованием виртуальной машины.

меня вот что возмутило. что даже не начинают толком диалог сразу дампы…… © alehas777

———————————

Антивирус это как ремень безопасности — всего лишь увеличивает шансы выжить или получить менее тяжкую травму при аварии.

Есть, однако, категория людей, которые рассматривают средства безопасности как ауру неуязвимости. © basid

- Наверх

#6

SergSG

SergSG

-

- Posters

- 14 381 Сообщений:

The Master

Отправлено 27 Декабрь 2015 — 15:15

На одном HDD серьезной изоляции не получится.

Почему?

Ведь IMHO задача сводится к тому, чтобы FS обоих систем были взаимонедоступны.

А эту задачу решить можно с использованием шифрования раздела, либо, что ещё проще, с использованием виртуальной машины.

Виртуалка — да, от вирусов защитит, наверно. Но ТС рассматривает вариант разнесения по разным логическим дискам.

- Наверх

#7

Nick

Nick

-

- Posters

- 488 Сообщений:

Member

Отправлено 27 Декабрь 2015 — 15:24

все это не нужная паранойа?

Именно… ИМХО

Но уж если сильно хочется, для серфа, рутрекера:

Ставишь на второй раздел линукс

Он всё равно больше ни на что не годен…

Но если вы Linux плохо знаете, эксперименты с ним могут иметь последствия более печальные, чем вирусы… ИМХО

Сообщение было изменено Nick: 27 Декабрь 2015 — 15:28

Windows 10 Pro x64, MS Office 2010 x64, Microsoft Edge, Dr.Web SS 12

- Наверх

#8

GEV

GEV

-

- Posters

- 2 111 Сообщений:

Massive Poster

Отправлено 27 Декабрь 2015 — 16:14

Но если вы Linux плохо знаете, эксперименты с ним могут иметь последствия более печальные, чем вирусы… ИМХО

Ставите что-то для домохозяек, mint например.

Он всё равно больше ни на что не годен…

Не буду оскорблять чувства верующих.

- Наверх

#9

Dmitry2872

Dmitry2872

-

- Members

- 0 Сообщений:

Newbie

Отправлено 27 Декабрь 2015 — 16:33

Благодарю за ответы.

Линукс не вариант, т.к. нужен виндовый софт вроде FL studio на второй системе и Illustrator с Фотошопом на первой.

Виртуалку пробовал ставить, Oracle Virtualbox, но получилось в итоге что дико тормозящее. Комп слабоват. Да и полной совместимости с драйверами там нет, как я понял, а нужна полноценная система. Хотя может еще какие то варианты с виртуалкой есть?

С шифровальщиками дела не имел, почитаю.

- Наверх

#10

l.e.e.

l.e.e.

-

- Posters

- 4 789 Сообщений:

Guru

Отправлено 27 Декабрь 2015 — 17:23

Хотя может еще какие то варианты с виртуалкой есть?

Есть вариант VirtualHardDrive — работает как полноценная система. Главное сохранить копию, тогда можно просто перезаливать образ диска в нужное место и нет проблем, если были..

Сиюминутное Ригпа бессущностно и ясно.

- Наверх

#11

IlyaS

IlyaS

-

- Posters

- 2 911 Сообщений:

Massive Poster

Отправлено 27 Декабрь 2015 — 18:01

Хотя может еще какие то варианты с виртуалкой есть?

Есть вариант VirtualHardDrive — работает как полноценная система. Главное сохранить копию, тогда можно просто перезаливать образ диска в нужное место и нет проблем, если были..

Поддерживаю VHD/VHDX. Механизм загрузки встроен в ОС начиная с Win7.

- Наверх

#12

Dmitry2872

Dmitry2872

-

- Members

- 0 Сообщений:

Newbie

Отправлено 28 Декабрь 2015 — 11:09

То есть правильно ли я понимаю. Я ставлю «рутрекерную» систему на первый раздел. Потом на втором разделе создаю файл vhd и в него ставлю вторую ос, основную, «для работы». Потом в первой, «рутрекерной» системе прячу логический диск с vhd. Потом просто гружусь в нужную систему через загрузочное меню. Верно?

- Наверх

#13

IlyaS

IlyaS

-

- Posters

- 2 911 Сообщений:

Massive Poster

Отправлено 28 Декабрь 2015 — 11:39

То есть правильно ли я понимаю. Я ставлю «рутрекерную» систему на первый раздел. Потом на втором разделе создаю файл vhd и в него ставлю вторую ос, основную, «для работы». Потом в первой, «рутрекерной» системе прячу логический диск с vhd. Потом просто гружусь в нужную систему через загрузочное меню. Верно?

Можно и так. Первую систему на раздел физического диска для большей скорости работы (~5%) и возможности обновления впоследствии до Win10. Затем создать fixed VHD/VHDX нужного объема для 2-й системы и снова загрузиться с установочного дистра, подключить VHD в diskpart в cmd (Shift+F10). VHDX — родной формат начиная с Win8 — намного предпочтительнее.

Если 2-ю систему будете обновлять до win10, то при загрузке с VHD обновить не получится, это придется делать с вирт.машины на основе этого VHD.

Поглядеть и посмотреть.

- Наверх

#14

Dmitry2872

Dmitry2872

-

- Members

- 0 Сообщений:

Newbie

Отправлено 29 Декабрь 2015 — 13:44

Пока не очень понимаю, в чем именно преимущество vhd в плане защиты от вирусов. Просто опыта не было. То есть vhd делается для того, чтобы вирусы не смогли пробраться ИЗ нее (к загрузчику, как я понимаю, у vhd-системы доступа не будет, а другой логический раздел можно спрятать (или он вообще из под нее по умолчанию не виден?)), или В НЕЕ? Просто пока не совсем понимаю, как лучше сделать, поставить рабочую ОС обычным способом, а «рутрекерную» на vhd, или наоборот.

И вы написали, что нельзя обновиться до win10. А стандартные аптдейты системы будут устанавливаться?

И у нее действительно помимо этих 5% ограничений по использованию железных ресурсов нет? Просто приложения планирую прожорливые использовать.

- Наверх

#15

IlyaS

IlyaS

-

- Posters

- 2 911 Сообщений:

Massive Poster

Отправлено 29 Декабрь 2015 — 14:52

Пока не очень понимаю, в чем именно преимущество vhd в плане защиты от вирусов. Просто опыта не было. То есть vhd делается для того, чтобы вирусы не смогли пробраться ИЗ нее (к загрузчику, как я понимаю, у vhd-системы доступа не будет, а другой логический раздел можно спрятать (или он вообще из под нее по умолчанию не виден?)), или В НЕЕ? Просто пока не совсем понимаю, как лучше сделать, поставить рабочую ОС обычным способом, а «рутрекерную» на vhd, или наоборот.

VHD — это виртуальный диск, представленный файлом на диске и более ничего. Для вашей задачи изоляции двух систем такой способ условно подходит. Система в VHD будет иметь полный доступ к физическому диску, на котором она же сама и находится. Система на физическом диске получит доступ к файлам системы в VHD, только если подключит его, например, в менеджере дисков или diskpart.

И вы написали, что нельзя обновиться до win10. А стандартные аптдейты системы будут устанавливаться?

Стандартные обновы будут, просто Microsoft не поддерживает апгрейд систем на VHD-дисках.

И у нее действительно помимо этих 5% ограничений по использованию железных ресурсов нет? Просто приложения планирую прожорливые использовать.

По использованию ресурсов нет ограничений. Это обычная не виртуальная ОС, которой доступны все ресурсы, только загружается из файла на диске вместо раздела на диске.

5% — это примерные накладные расходы, возникающие при трансляции обращений от виртуального диска к физическому.

Если вам надо серфить во время работы, то может быть лучше будет завести для серфа виртуальную машину с достаточными для этого ресурсами. С такой машины доступа к основной системе по-умолчанию не будет, но можно включить через общие папки, или сетевой доступ.

Способ с VHD не позволит вам использовать обе системы одновременно.

- Наверх

#16

basid

basid

-

- Posters

- 4 391 Сообщений:

Guru

Отправлено 29 Декабрь 2015 — 17:54

Я напоминаю присутствующим, что загрузка с VHD она, конечно, есть, но залогиниться можно только в максимальной или корпоративной редакции.

Профессиональная скажет, что не вышла лицензией.

- Наверх

#17

IlyaS

IlyaS

-

- Posters

- 2 911 Сообщений:

Massive Poster

Отправлено 29 Декабрь 2015 — 17:59

Точно!

Совсем забыл, был неправ. А как там в Win8 и выше?

Отвечаю сам себе: в win8 pro есть загрузка с VHD. В вин10 неясно.

Да и с вин7 непонятно.

Сообщение было изменено IlyaS: 29 Декабрь 2015 — 18:03

- Наверх

#18

basid

basid

-

- Posters

- 4 391 Сообщений:

Guru

Отправлено 29 Декабрь 2015 — 18:00

На Win8 и выше — покласть с высокой колокольни, но могу обоснованно предположить, что точно так же

- Наверх

#19

IlyaS

IlyaS

-

- Posters

- 2 911 Сообщений:

Massive Poster

Отправлено 29 Декабрь 2015 — 18:11

Покласть на вин8 — это адназначна.

Да, смысл в том, что вин7 хоум/про с VHD не загрузятся, но в VHD можно поставить любую вин8 и выше, что опять же противоречит описаниям различий редакций MS. Возможно, такой вариант отвечает требованиям топик-стартера.

- Наверх

#20

Dmitry2872

Dmitry2872

-

- Members

- 0 Сообщений:

Newbie

Отправлено 30 Декабрь 2015 — 15:17

А загрузчик? Может ли вирус из vhd системы попасть в загрузчик? Или наоборот, из загрузчика в vhd-систему (в случае, если основная система для серфа,а vhd — для работы)?

И его (загрузчик) ведь, по идее, можно в менеджере дисков удалить, как и логический диск.

И сам vhd-файл никак не подвержен инфицированию?

- Наверх