«Ещё никогда Штирлиц не был так близок к провалу» — возможно, Вы сразу представили в своём воображении классического шпиона. Такого, который может незаметно следить за своей целью, или наоборот, притворяясь тем, кем не является – оставаться на виду и собирать необходимые данные. Однако, в современном мире шпионы хоть и поступают точно также, но выглядят совершенно иначе. Давайте познакомимся с одним из видов шпионов, aka keyloggers, или – клавиатурные шпионы.

Клавиатурный шпион (keylogger) – это устройство или программа со способностью регистрировать нажатия клавиш на клавиатуре, нажатие и движение мыши и т.д.

Подумать только, любая информация, которая вводится через клавиатуру и компьютерную мышь – может стать известной злоумышленнику, в том числе пароли к посещаемым сайтам, данные банковских карт и даже личная переписка, которая даёт огромный простор для социальной инженерии.

Поймать такого «жучка» можно прямо на лету. «Drive by downloads», попутной загрузкой без ведома пользователя. Достаточно зайти на определенный сайт, или нажать на всплывающее окно, или открыть вложение в письме. Некоторые шпионы могут прятаться даже в обычных по виду графических файлах. А могут и вовсе самостоятельно проводить атаку, используя уязвимости в браузере или подключаемых модулях.

Обнаружить подобное вторжение можно через методы, включающие в себя поиск аномалий, т.е. мониторинг компьютерной системы пользователя на предмет аномальных изменений при отображении веб-страницы. Иной путь – использовать среду выполнения, позволяющей работать с JavaScript и отслеживать его поведение во время исполнения. Средства обеспечения безопасности, в т.ч. антивирусы, могут совмещать разнообразные методы обнаружения шпионского ПО, используя наработанные базы данных с множеством сигнатур для сопоставления шаблонов вредоносных скриптов. Однако методы обфускации (запутывания кода) позволяют избегать обнаружения шпионов защитной программой.

Что может сделать обычный пользователь, чтобы предотвратить такие попутные загрузки, спросите вы?

Конечно, можно сказать про то, что нужно заходить только на проверенные и надежные сайты, избегать всплывающие окна, регулярно обновлять веб-браузеры и антивирусы, что не стоит нажимать на всё, что попадается в сети. Но если приходится посещать много разнообразных веб-сайтов? Искать информацию где только можно и где нельзя? Тогда, один из наиболее простых вариантов – использование блокировщика сценариев, например, NoScript. Это бесплатное расширение для веб-браузеров на базе Mozilla и Google Chrome. Оно позволяет отключать все сценарии (скрипты) на посещаемом сайте, а после выборочно включить нужные. Это не только поможет избежать вредоносных программ, в т.ч. шпионов, но и в дальнейшем сэкономит время и трафик, позволяя не загружать сценарии (например, таргетированную рекламу), которые собирают личные данные пользователя.

Другой популярный способ завести себе личного шпиона – это загрузить условно бесплатное ПО, peer-to-peer приложения, online игры, скачивать игры, фильмы, музыку с непроверенных источников, в т.ч. торрентов. Не надо так. 😐

Вернемся к нашим баранам! На каких принципах работают клавиатурные шпионы?

Одни шпионы могут использовать перехватывающие механизмы, например, функцию Windows API SetWindowsHookEx(), позволяющую следить за логом о нажатии клавиш клавиатуры. Кстати говоря, данная функция может перехватывать даже самозаполняющиеся пароли.

Другие шпионы могут располагаться на уровне ядра вводного устройства и получать всю информацию напрямую, заменяя собой основное программное обеспечение. Невидимый и начинающий свою работу ещё на этапе загрузки системы кейлоггер, но не перехватывающий самозаполняющиеся пароли.

Есть ещё аппаратные шпионы, которые представляют собой миниатюрные устройства, находящиеся между устройством ввода и самим компьютером. Для профилактики достаточно регулярно осматривать свой ПК и не покупать с рук устройства ввода, т.к. есть вероятность, что те имеют недокументированный функционал.

Итак, мы знаем, что собой представляют клавиатурные шпионы, знаем, что делать, чтоб свести риск проникновения шпиона к минимуму. Но если он уже проник в систему?

Несмотря на скрытность кейлоггеров — есть шанс отследить их фоновый процесс. Для этого можно использовать Process Explorer, принадлежащий Microsoft. Информация, выводимая данным ПО, значительно подробнее, чем у диспетчера задач Windows. Клавиатурные шпионы могут обитать, например, в вкладке «explorer.exe» и сразу бросаться в глаза отсутствием описания процесса и названием компании производителя.

Особенность шпионского ПО в том, что его сигнатуры отличаются от вирусных, и антивирусы принимают кейлоггеры за обычную программу. Для проверки системы и удаления шпионов можно использовать такие продукты как:

IObit Malware Fighter, Ad-Ware, Emsisoft Anti-Malware и Microsoft Defender.

Последний – встроенное программное обеспечение по умолчанию для Windows.

Ниже инструкция как его запустить, если вы подозреваете, что на вашем компьютере есть вредоносное ПО, которое не обнаружили другие средства обеспечения безопасности:

- Открываем Пуск => Параметры => Обновление и безопасность => Безопасность Windows => Защита от вирусов и угроз.

- Для Windows 10 выбрать «Параметры проверки» в разделе «Текущие угрозы; Для более ранних версий Windows «Запустить новое расширенное сканирование» в разделе «Журнал угроз».

- Выбираем «Проверка автономного Microsoft Defender» => «Проверить сейчас».

Принимая превентивные меры и проводя регулярно профилактику с помощью средств безопасности, мы снижаем риски, связанные с вредоносным ПО, до разумного уровня. Однако при вводе чувствительных данных рекомендуется не использовать клавиатуру. Как вариант — использовать виртуальную клавиатуру или голосовой ввод. Стоит помнить, что большинство интернет угроз рассчитаны на массовых пользователей. При использовании Windows и Internet Explorer риски получить нежелательное ПО намного выше, чем при использовании систем Linux или Mac OS с нестандартными браузерами.

Поэтому при выборе вычислительной техники и используемых программных инструментов стоит руководствоваться не только критериями цены, технических характеристик и удобства, но и критериями кибербезопасности.

Предупреждён – значит вооружён! Спасибо за внимание!

-

Что представляет собой шпионская программа на компьютере

-

Какие бывают шпионские программы и как они попадают на компьютер

-

Программы шпионы на компьютере, первые признаки

-

Программы шпионы это большое зло – последствия

-

Как найти программы шпионы на компьютере

-

Malwarebytes anti-malware free скачать бесплатно на русском языке

-

Программы шпионы на компьютере, удаление программой MalwareBytes

-

Заключение

Программы шпионы на компьютере появляются довольно часто и сам пользователь может этого не заметить. В этой статье мы рассмотрим специальную программу, которая помогает обнаружить и удалить шпионские вирусы. Установив утилиту, Вы защитите свой компьютер от вредоносных программ.

Что представляет собой шпионская программа на компьютере

А это может привести к ухудшению его работоспособности и нарушить безопасность компьютера в целом. Что это такое? Данный термин происходит от английского слова «Spyware», что значит программа шпион.

Программы шпионы собирают личные данные пользователя с компьютера и передают их другим неизвестным лицам. Что представляет собой шпионская программа? Это вирусная программа, которая маскируются под различные файлы на компьютере. Именно по этой причине, обычный антивирус не может обнаружить часть шпионских программ. О том, какие бывают шпионские программы, как найти и удалить программы шпионы на компьютере, мы рассмотрим в этой статье.

к оглавлению ↑

Какие бывают шпионские программы и как они попадают на компьютер

На самом деле, шпионские программы отличаются друг от друга. Их принято различать на несколько видов:

- Программа шпион кей-логгер. Эта программа шпион, которая способна отслеживать действия пользователя с помощью клавиатуры. Например, Вы набрали какое-то слово в поиске браузера, а шпион уже всё отследил и запомнил. То есть, любой набранный логин или пароль будет известен злоумышленникам.

- Программы шпионы почтовых сервисов. В этом случае вирус рассылает спам на Вашу электронную почту, и тем самым, у него есть вероятность узнать важные данные. Если Вы по случайности перейдёте по «опасной ссылке», то возможно он их перехватит.

- Экранные программы шпионы. Они запоминают данные с помощью камеры, которая встроена на Вашем компьютере. Вы даже можете не подозревать, что посторонний человек за другим экраном компьютера, благодаря такой программе, получает от Вас определённые сведения.

Это ещё не все виды шпионских программ. Перечислил Вам только самые основные, которые постоянно встречаются у пользователей.

Как проникают на компьютер шпионские программы? Данные программные обеспечения заражают компьютер посредством специальных файлов или небезопасных ресурсов в Сети. Например, Вы перешли на сайт 18+ где постоянно есть вирусы, или скачали сомнительный файл на свой компьютер. Есть вероятность получить к себе эти программы с помощью ссылок. Причин, по которым появляются на Вашем компьютере шпионы-вирусы, очень много.

к оглавлению ↑

Программы шпионы на компьютере, первые признаки

Итак, какие первые признаки проявляют программы шпионы на компьютере? Если Ваш компьютер подвергся воздействию программ шпионов, то дело гораздо хуже чем с обычными вирусами. Программа шпион заменяет системные файлы, может тормозить систему на компьютере.

Бывает такое, что ничего не происходит. Даже в таком случае, есть повод задуматься, и проверить компьютер на наличие шпионских программ. Лучше убедиться в безопасности работы своего компьютера.

к оглавлению ↑

Программы шпионы это большое зло – последствия

Программы шпионы это большое зло, которое приносит вред нормальной работе компьютера. Если программы шпионы попали на компьютер, то могут быть серьёзные последствия. Данные Ваших ресурсов, в том числе банковские, могут попасть в руки злоумышленников. С помощью программ шпионов, воруются логины и пароли.

Злоумышленники, просто снимают деньги с банковских карт, и используют в своих целях Ваши аккаунты. Поэтому, программы шпионы нужно оперативно находить и удалять полностью с компьютера. Дальше, мы этим и займёмся.

к оглавлению ↑

Как найти программы шпионы на компьютере

В Интернете существует большое количество антивирусных программ, которые имеют все возможности находить шпионские программы на компьютере:

- Covert 3;

- Spyware Terminator Free;

- Super Antispyware;

- Gmer 2.2;

- Malwarebytes anti-malware free.

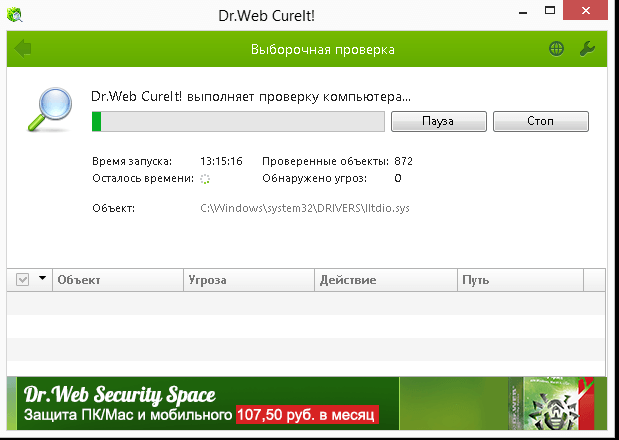

Мы выбираем одну из лучших программ. Перед тем как проводить поиск шпионов-вирусов в системе, просканируйте её главным антивирусом, который у Вас есть. И ещё, проверьте компьютер утилитой Doctor Web Curelt. Обычно утилита находит те вирусы, которые не обнаруживает обычный антивирус на Вашем компьютере.

Далее, мы скачаем и устанавливаем программу — Malwarebytes anti-malware free – одну из лучших программ. Найдём и полностью уничтожим шпионские программы с компьютера.

к оглавлению ↑

Malwarebytes anti-malware free скачать бесплатно на русском языке

Программу для поиска и удаления программ-шпионов с компьютера, Malwarebytes anti-malware free Вы можете скачать бесплатно в Интернете на русском языке. Для этого, открываем любой браузер и пишем в поиске — «Malwarebytes anti-malware free скачать бесплатно на русском языке» (Рисунок 1).

Если не хотите искать, можно перейти по этому адресу и скачать её (softgallery.ru/malwarebytes-anti-malware/).

Нажимаете кнопку скачать и загружаете установочный файл к себе на компьютер. Затем кликаете на него два раза левой кнопкой мыши и запускаете установку. Когда установили программу, можете переходить к поиску программ шпионов и к полному их удалению.

к оглавлению ↑

Программы шпионы на компьютере, удаление программой MalwareBytes

Итак, чтобы нам удалить программы шпионы с компьютера, запускаем только что скачанную и установленную программу и нажимаем на кнопку «Начать проверку» (Рисунок 2).

Рекомендуется выбрать полную проверку всех файлов на компьютере, чтобы найти все шпионские программы. Жмите на кнопку «Начать проверку» и программа начнёт процесс проверки системы. Подождите некоторое время, пока закончится проверка. Обычно она занимает несколько минут.

Как только проверка завершиться, появится список угроз, которые Вы можете удалить. Для этого, достаточно нажать на кнопку «Обезвредить» в правом нижнем углу данной программы. Если угроз не будет, то Вы будете тоже об этом уведомлены.

Все подробности, и возможности программы, рассказывается в этом видео:

к оглавлению ↑

Заключение

Итак, подведём итоги. Из статьи мы узнали, как можно удалить программы шпионы на компьютере полностью. Благодаря программе, которую мы рассмотрели сегодня, Вы сделаете очистку компьютера от шпионских программ буквально за несколько минут. Проверяйте свой компьютер хотя бы раз в неделю на вирусы, чтобы быть уверенным в его безопасности. Кстати, Вы можете запланировать проверки в автоматическом режиме. Если действовать по таком алгоритму, то работа в Интернете станет для Вас безопасной и без каких-либо вирусов. Удачи Вам друзья!

С уважением, Иван Кунпан!

Просмотров: 11058

С вирусами и последствиями их воздействия на компьютерные системы сегодня знакомы практически все пользователи. Среди всех угроз, которые получили наибольшее распространение отдельное место занимают программы-шпионы, следящие за действиями юзеров и занимающиеся кражей конфиденциальной информации. Далее будет показано, что собой представляют такие приложения и апплеты, и рассмотрен вопрос, связанный с тем, как обнаружить шпионскую программу на компьютере и избавиться от такой угрозы без вреда для системы.

Что такое шпионская программа?

Начнем с того, что шпионские приложения, или исполняемые апплеты, обычно называемые Spyware (spy по-английски «шпион»), в обычном смысле вирусами, как таковыми, не являются. То есть они не оказывают практически никакого воздействия на систему в плане ее целостности или работоспособности, хотя при заражении компьютеров способны постоянно находиться в оперативной памяти и потреблять часть системных ресурсов. Но, как правило, на быстродействии ОС это особо не сказывается.

Но вот основным их назначением является именно отслеживание работы пользователя, а по возможности — кража конфиденциальных данных, подмена электронной почты с целью рассылки спама, анализ запросов в Интернете и перенаправление на сайты, содержащие вредоносное ПО, анализ информации на винчестере и т. д. Само собой разумеется, что у любого юзера должен быть установлен хотя бы примитивный антивирусный пакет для защиты. Правда, в большинстве своем ни бесплатные антивирусы, ни тем более встроенный брэндмауэр Windows полной уверенности в безопасности не дают. Некоторые приложения могут просто не распознаваться. Вот тут и возникает вполне закономерный вопрос: «А какой же тогда должна быть защита компьютера от шпионских программ?» Попробуем рассмотреть основные аспекты и понятия.

Виды шпионских программ

Прежде чем приступать к практическому решению, следует четко себе представлять, какие именно приложения и апплеты относятся к классу Spyware. На сегодняшний день различают несколько основных типов:

- кей-логгеры;

- сканеры жестких дисков;

- экранные шпионы;

- почтовые шпионы;

- прокси-шпионы.

Каждая такая программа по-разному воздействует на систему, поэтому далее посмотрим, как именно проникают шпионские программы на компьютер и что они могут натворить в зараженной системе.

Методы проникновения Spyware в компьютерные системы

Сегодня в связи с неимоверным развитием интернет-технологий Всемирная паутина является основным открытым и слабозащищенным каналом, который угрозы такого типа используют для внедрения в локальные компьютерные системы или сети.

В некоторых случаях шпионские программы на компьютер устанавливает сам пользователь, как ни парадоксально это звучит. В большинстве случаев он об этом даже не догадывается. А все банально просто. Например, скачали вы из Интернета вроде бы интересную программу и запустили установку. На первых стадиях все выглядит, как обычно. Но вот потом иногда появляются окна с предложением инсталляции какого-то дополнительного программного продукта или надстройки к Интернет-браузеру. Обычно все это написано мелким шрифтом. Пользователь, стремясь побыстрее завершить процесс установки и приступить к работе с новым приложением, зачастую не обращает на это внимания, соглашается со всеми условиями и… в итоге получает внедренного «агента» по сбору информации.

Иногда шпионские программы на компьютер устанавливаются в фоновом режиме, маскируясь потом по важные системные процессы. Вариантов тут может быть предостаточно: инсталляция непроверенного ПО, загрузка контента из Интернета, открытие сомнительных вложений электронной почты и даже простое посещение некоторых небезопасных ресурсов в Сети. Как уже понятно, отследить такую установку без специальной защиты просто невозможно.

Последствия воздействия

Что касается вреда, наносимого шпионами, как уже было сказано, на системе это в целом не отражается никоим образом, но вот пользовательская информация и личные данные подвержены риску.

Наиболее опасными среди всех приложений такого типа являются так называемые кей-логгеры, а проще говоря, клавиатурные шпионы. Как раз они и способны следить за набором символов, что дает злоумышленнику возможность получения тех же логинов и паролей, банковских реквизитов или пин-кодов карт, и всего-того, что пользователь не хотел бы сделать достоянием широкого круга людей. Как правило, после определения всех данных происходит их отсылка либо на удаленный сервер, либо по электронной почте, естественно, в скрытом режиме. Поэтому рекомендуется применять для хранения столь важной информации специальные утилиты-шифровальщики. К тому же сохранять файлы желательно не на жестком диске (их запросто найдут сканеры винчестеров), а на съемных носителях, да хотя бы на флэшке, причем обязательно вместе с ключом дешифратора.

Кроме всего прочего, многие специалисты считают наиболее безопасным использование экранной клавиатуры, хотя и признают неудобство этого метода.

Отслеживание экрана в плане того, чем именно занимается юзер, опасность представляет только в случае, когда вводятся конфиденциальные данные или регистрационные реквизиты. Шпион просто через определенное время делает скриншоты и отправляет их злоумышленнику. Использование экранной клавиатуры, как в первом случае, результата не даст. А если два шпиона работают одновременно, то вообще никуда не скроешься.

Отслеживание электронной почты производится по списку контактов. Основной целью является подмена содержимого письма при отправке его с целью рассылки спама.

Прокси-шпионы вред наносят только в том смысле, что превращают локальный компьютерный терминал в некое подобие прокси-сервера. Зачем это нужно? Да только затем, чтобы прикрыться, скажем, IP-адресом юзера при совершении противоправных действий. Естественно, пользователь об это не догадывается. Вот, допустим, кто-то взломал систему защиты какого-то банка и украл энную сумму денег. Отслеживание действий уполномоченными службами выявляет, что взлом был произведен с терминала с таким-то IP, находящегося по такому-то адресу. К ничего не подозревающему человеку приезжают спецслужбы и отправляют за решетку. Правда, ничего хорошего в этом нет?

Первые симптомы заражения

Теперь переходим к практике. Как проверить компьютер на шпионские программы, если вдруг по каким-то причинам закрались сомнения в целостности системы безопасности? Для этого нужно знать, как на первых стадиях проявляется воздействие таких приложений.

Если ни с того ни с сего замечено снижение быстродействия, или система периодически «виснет», или вообще отказывается работать, для начала следует посмотреть на использование нагрузки на процессор и оперативную память, а также провести мониторинг всех активных процессов.

В большинстве случаев пользователь в том же «Диспетчере задач» увидит незнакомые службы, которых до этого в дереве процессов не было. Это только первый звоночек. Создатели программ-шпионов далеко не глупы, поэтому создают программы, которые маскируются под системные процессы, а выявить их без специальных знаний в ручном режиме просто невозможно. Потом начинаются проблемы с подключением к Интернету, изменяется стартовая страница и т. д.

Как проверить компьютер на наличие шпионских программ

Что же касается проверки, штатные антивирусы тут не помогут, особенно если они уже пропустили угрозу. Как минимум потребуется какая-то портативная версия вроде Dr. Web Cure It! или Kaspersky Virus Removal Tool (а лучше – что-то наподобие Rescue Disc с проверкой системы еще до ее загрузки).

Как найти шпионскую программу на компьютере? В большинстве случаев рекомендуется использовать узконаправленные специальные программы класса Anti-Spyware (SpywareBlaster, AVZ, XoftSpySE Anti-Spyware, Microsoft Antispyware и др.). Процесс сканирования в них полностью автоматизирован, равно как и последующее удаление. Но и тут есть вещи, на которые стоит обратить внимание.

Как удалить шпионскую программу с компьютера: стандартные методы и используемое стороннее ПО

Удалить шпионское ПО с компьютера можно даже вручную, но только при условии, что программа не замаскирована.

Для этого можно обратиться к разделу программ и компонентов, найти искомое приложение в списке и запустить процесс деинсталляции. Правда, деинсталлятор Windows, мягко говоря, не совсем хорош, поскольку оставляет после завершения процесса кучу компьютерного мусора, так что лушче использовать специализированные утилиты вроде iObit Uninstaller, которые, кроме удаления стандартным способом, позволяют производить углубленное сканирование на предмет поиска остаточных файлов или даже ключей и записей в системном реестре.

Теперь пару слов о нашумевшей утилите Spyhunter. Многие ее называют чуть ли не панацеей от всех бед. Позволим себе с этим не согласиться. Сканирует она систему еще ничего, правда, иногда выдает ложное срабатывание Проблема не в этом. Дело в том, что деинсталлировать ее оказывается достаточно проблематично. У рядового пользователя от всего того количества действий, которые нужно выполнить, просто голова кругом идет.

Что использовать? Защита от таких угроз и поиск шпионских программ на компьютере можно осуществить, например, даже при помощи пакета ESETNOD32 или Smart Security с активированной функцией «Антивор». Впрочем, каждый сам выбирает, что для него лучше и проще.

Узаконенный шпионаж в Windows 10

Но и на этом еще не все. Все выше сказанное касалось только того, как проникают шпионские программы в систему, как ведут себя и т. д. Но что делать, когда шпионаж узаконен?

Windows 10 в этом плане отличилась не в лучшую сторону. Тут имеется куча служб, которые нужно отключить (обмен данными с удаленными серверами Microsoft, использование идентификации для получения рекламы, отправку данных в компанию, определение местоположения с использованием телеметрии, получение обновлений из нескольких мест и т. д.).

Существует ли 100-процентная защита?

Если посмотреть внимательно на то, как проникают шпионские программы на компьютер и что они делают впоследствии, о 100-процентной защите можно сказать только одно: ее не существует. Даже при задействовании всего арсенала средств в безопасности можно быть уверенным процентов на 80, не более. Однако и со стороны самого пользователя должны отсутствовать провоцирующие действия в виде посещения сомнительных сайтов, установки небезопасного программного обеспечения, игнорирование предупреждений антивируса, открытие вложений электронной почты из неизвестных источников и т. д.

Источник

Загрузить PDF

Загрузить PDF

Программа-шпион (spyware) – это тип вредоносного программного обеспечения (ПО), которое выполняет определенные действия без ведома пользователя, например, показывает рекламу, собирает конфиденциальную информацию или вносит изменения в настройки устройства. Если скорость интернет-соединения упала, браузер стал медленно работать или имеют место другие необычные явления, возможно, компьютер заражен шпионским ПО.[1]

-

1

Запомните признаки наличия программы-шпиона. Если скорость подключения к интернету часто падает или на смартфон приходят странные текстовые сообщения, включая сообщения от незнакомых людей, скорее всего, устройство заражено шпионским ПО.[2]

- Зачастую программы-шпионы генерируют сообщения с беспорядочным набором символов или с просьбой ввести определенный код.

-

2

Проверьте, как приложения расходуют интернет-трафик. Откройте приложение «Настройки» и нажмите «Контроль трафика». Прокрутите экран вниз и просмотрите, какой трафик расходуется тем или иным приложением. Как правило, программы-шпионы расходуют большой объем трафика.

-

3

Создайте резервную копию данных. Подключите смартфон к компьютеру с помощью USB-кабеля, а затем перетащите на жесткий диск важные файлы (например, фотографии или контакты).

- Так как мобильное устройство и компьютер работают под управлением разных операционных систем, компьютер заражен не будет.

-

4

Откройте приложение «Настройки» и нажмите «Восстановление и сброс». Откроется экран с несколькими опциями, включая опцию возврата к заводским настройкам устройства.

-

5

Нажмите «Возврат к заводским настройкам». Эта опция находится в нижней части экрана «Восстановление и сброс».

-

6

Нажмите «Сброс настроек». Смартфон автоматически перезагрузится, а пользовательские данные и приложения, включая программы-шпионы, будут удалены.

- Имейте в виду, что возврат к заводским настройкам приведет к удалению всех пользовательских данных. Поэтому обязательно сделайте резервную копию важной информации.

Реклама

-

1

Скачайте и установите HijackThis. Это утилита, которая предназначена для обнаружения программ-шпионов. Дважды щелкните по установочному файлу, чтобы запустить его. Когда вы установите эту утилиту, запустите ее.

- Аналогичным программным обеспечением является Adaware или MalwareBytes.

-

2

Нажмите «Config» (Настройки). Эта кнопка расположена в правом нижнем углу экрана в разделе «Other Stuff» (Дополнительно). Откроются настройки программы.

- В настройках можно включить или выключить определенные функции, например, резервное копирование файлов. Рекомендуется создать резервную копию, если вы работаете с важными файлами или программным обеспечением. Резервная копия имеет небольшой размер; более того, ее можно удалить позже (из папки, в которой хранятся резервные копии).

- Обратите внимание, что функция «Make backups before fixing items» (Создать резервную копию до удаления нежелательных программ) по умолчанию включена.

-

3

Нажмите «Back» (Назад), чтобы вернуться в главное меню. Эта кнопка заменяет кнопку «Config» (Настройки), когда открыто окно настроек.

-

4

Нажмите «Scan» (Сканировать). Эта кнопка расположена в левом нижнем углу экрана, на котором отобразится список потенциально опасных файлов. Важно отметить, что HijackThis быстро просканирует наиболее уязвимые узлы системы, поэтому не все файлы, представленные в списке, будут вредоносными.

-

5

Поставьте флажок возле подозрительного файла и нажмите «Info on selected item» (Информация о выбранном элементе). Откроется окно с подробными сведениями о файле и причина, по которой он попал в указанный список. Проверив файл, закройте окно.

- В качестве подробной информации на экран выводится расположение файла, его возможное использование и действие, которое рекомендуется применить к файлу.

-

6

Нажмите «Fix checked» (Исправить выбранный элемент). Эта кнопка расположена в левом нижнем углу экрана; утилита HijackThis либо восстановит, либо удалит выбранный файл (в зависимости от выбранного действия).

- Можно выбрать сразу несколько файлов; для этого поставьте флажок возле каждого из них.

- Перед тем как выполнить любое действие, HijackThis создаст (по умолчанию) резервную копию данных, чтобы у пользователя была возможность отменить внесенные изменения.

-

7

Восстановите данные из резервной копии. Чтобы отменить любые изменения, внесенные HijackThis, нажмите «Config» (Настройки) в нижнем правом углу экрана, а затем нажмите «Backup» (Резервная копия). В списке выберите файл резервной копии (его имя включает дату и время создания), а затем нажмите «Restore» (Восстановить).[3]

- Резервные копии будут храниться до тех пор, пока вы не удалите их. То есть можно закрыть HijackThis, а данные восстановить позже.

Реклама

-

1

Откройте окно командной строки. Netstat – это встроенная утилита Windows, которая позволяет обнаружить программы-шпионы и другие вредоносные файлы. Нажмите ⊞ Win + R, чтобы открыть окно «Выполнить», а затем введите cmd. Командная строка обеспечивает взаимодействие с операционной системой посредством текстовых команд.

- Воспользуйтесь этим методом, если вы не хотите устанавливать дополнительное программное обеспечение или хотите получить больший контроль над процессом удаления вредоносных программ.

-

2

Введите команду netstat -b и нажмите ↵ Enter. Отобразится список процессов, которые имеют доступ к интернету (могут открывать порты или использовать интернет-соединение).

- В этой команде оператор -b означает «двоичный код». То есть на экране отобразятся активные «двоичные файлы» (исполняемые файлы) и их соединения.

-

3

Выясните, какие процессы являются вредоносными. Если имя процесса вам не известно или он открывает порт, скорее всего, это вредоносная программа. Если вы не уверены в каком-либо процессе или порте, найдите имя процесса в интернете. Скорее всего, другие пользователи уже сталкивались с необычными процессами и оставили отзывы об их характере (вредоносные или безвредные). Если вы уверены, что процесс является вредоносным, удалите файл, который запускает этот процесс.

- Если вы так и не выяснили характер процесса, лучше не удалять соответствующий файл, потому что это может привести к краху какой-нибудь программы.

-

4

Нажмите Ctrl + Alt + Delete. Откроется Диспетчер задач Windows, в котором перечислены все активные процессы. Прокрутите список вниз и найдите в нем вредоносный процесс, который вы обнаружили с помощью командной строки.

-

5

Щелкните правой кнопкой мыши по имени процесса и в меню выберите «Открыть место хранения файла». Откроется папка с вредоносным файлом.

-

6

Щелкните по файлу правой кнопкой мыши и в меню выберите «Удалить». Вредоносный файл будет отправлен в Корзину, которая не позволяет запускать процессы.

- Если открылось окно с предупреждением, что файл нельзя удалить, потому что он используется, вернитесь в окно Диспетчера задач, выделите процесс и нажмите «Завершить процесс». Процесс будет завершен, и вы сможете удалить соответствующий файл.

- Если вы удалили не тот файл, дважды щелкните по Корзине, чтобы открыть ее, а затем перетащите файл из Корзины, чтобы восстановить его.

-

7

Щелкните правой кнопкой мыши по Корзине и в меню выберите «Очистить». Так вы безвозвратно удалите файл.

Реклама

-

1

Откройте терминал. В терминале можно запустить утилиту, которая обнаружит программы-шпионы (если, конечно, они есть). Нажмите «Приложения» – «Утилиты» и дважды щелкните по «Терминал». Терминал обеспечивает взаимодействие с операционной системой посредством текстовых команд.

- Значок терминала можно найти в Launchpad.

-

2

Введите команду sudo lsof -i | grep LISTEN и нажмите ⏎ Return. Отобразится список активных процессов и информация об их активности в сети.[4]

- Команда sudo предоставляет корневой доступ последующей команде, то есть позволяет просматривать системные файлы.

- lsof является сокращением от «list of open files» (список открытых файлов). То есть эта команда позволяет просматривать запущенные процессы.

- Оператор -i указывает, что список активных процессов должен сопровождаться информацией об их сетевой активности, потому что программы-шпионы подключаются к интернету, чтобы связываться с внешними источниками.

- grep LISTEN – это команда отбирает процессы, которые открывают определенные порты (именно так действуют программы-шпионы).

-

3

Введите пароль администратора и нажмите ⏎ Return. Этого требует команда sudo. Имейте в виду, что во время ввода пароля он не отображается в терминале.

-

4

Выясните, какие процессы являются вредоносными. Если имя процесса вам не известно или он открывает порт, скорее всего, это вредоносная программа. Если вы не уверены в каком-либо процессе или порте, найдите имя процесса в интернете. Скорее всего, другие пользователи уже сталкивались с необычными процессами и оставили отзывы об их характере (вредоносные или безвредные). Если вы уверены, что процесс является вредоносным, удалите файл, который запускает этот процесс.

- Если вы так и не выяснили характер процесса, лучше не удалять соответствующий файл, потому что это может привести к краху какой-нибудь программы.

-

5

Введите команду lsof | grep cwd и нажмите ⏎ Return. Отобразятся пути к папкам с файлами, которые соответствуют активным процессам. В списке найдите вредоносный процесс и скопируйте путь к нему.

- cwd обозначает текущий рабочий каталог.

- Чтобы облегчить чтение списков, запустите последнюю команду в новом окне терминала; для этого в терминале нажмите ⌘ Cmd + N.

-

6

Введите sudo rm -rf [путь к файлу] и нажмите ⏎ Return. В скобах вставьте путь к файлу. Эта команда приведет к удалению соответствующего файла.

- rm – сокращение от «remove» (удалить).

- Убедитесь, что вы хотите удалить именно этот файл. Помните, что файл будет удален безвозвратно. Поэтому рекомендуем заранее создать резервную копию. Откройте меню «Apple» и нажмите «Системные настройки» – «Time Machine» – «Резервное копирование».

Реклама

Советы

- Если утилита HijackThis выдала слишком большой список подозрительных файлов, нажмите «Save Log» (Сохранить журнал), чтобы создать текстовый файл с результатами, и разместите их на этом форуме. Возможно, другие пользователи порекомендуют вам, что делать с тем или иным файлом.

- Порты 80 и 443 используются многими надежными программами для доступа в сеть. Конечно, программы-шпионы могут использовать эти порты, но это маловероятно, то есть шпионское ПО будет открывать другие порты.

- Когда вы обнаружите и удалите программы-шпионы, поменяйте пароли к каждой учетной записи, в которую вы входите с компьютера. Лучше перестраховаться, чем потом сожалеть.

- Некоторые мобильные приложения, которые якобы обнаруживают и удаляют программы-шпионы на Android-устройствах, на самом деле являются ненадежными или даже мошенническими. Лучший способ очистить смартфон от программ-шпионов – это вернуться к заводским настройкам.

- Сброс настроек до заводских также является эффективным способом удаления шпионских программ на iPhone, но если у вас нет корневого доступа к системным файлам, скорее всего, программы-шпионы не смогут проникнуть в iOS.

Реклама

Предупреждения

- Будьте осторожны, удаляя незнакомые файлы. Удаление файла из папки «System» (в Windows) может привести к повреждению операционной системы и последующей переустановке Windows.

- Аналогично, будьте осторожны, когда удаляете файлы посредством терминала в Mac OS X. Если вы считаете, что нашли вредоносный процесс, сначала почитайте информацию о нем в интернете.

Реклама

Об этой статье

Эту страницу просматривали 38 559 раз.

Была ли эта статья полезной?

Download Article

Download Article

Spyware is a type of malicious software that will perform certain actions without consent, such as: advertising, collecting personal information, or changing the configuration of your device. If you notice slowness on your machine or network, changes to your browser, or other unusual activity, then it’s possible that your computer has been infected with spyware.[1]

-

1

Download and install HijackThis. HijackThis is a diagnostic tool for Windows used to detect the presence of spyware. Double-click the installer to run it. Once installed, launch the software.

- Other free software like Adaware or MalwareBytes, will also function with a similar process.

-

2

Press “Config…”. This button is located in the lower right corner under “Other Stuff” and will take you to a list of options for the program.

- Here you can toggle important options (like file backups) on or off. Making a backup is a good, safe practice when working with removing files or software. They do take up a small amount of storage space, but the backups can always be removed later by deleting them from the backups folder.

- Note that “Make backups before fixing items” is toggled on by default.

Advertisement

-

3

Press “Back” to return to the main menu. This button replaces the “Config…” button while the configuration menu is open.

-

4

Press “Scan”. This button is located in the lower left corner and will generate a list of potentially bad files. It is important to note that HijackThis does a quick scan of likely locations for malicious software. Not all of the results will be harmful.

-

5

Select the checkbox next to a suspicious item and click “Info on selected item…”. This will give details about the item and why it was flagged in a separate window. Close the window when you are done reviewing.

- Details will typically include the file location, the likely use of the file, and the action to be taken as a fix.

-

6

Press “Fix checked”. This button is located in the lower left and the software will either repair or remove the selected file, depending on its diagnosis.

- You can fix multiple files at a time by selecting the checkbox next to each file.

- Before making any changes, HijackThis will create a backup (by default) so that you can undo your change.

-

7

Restore from a backup. If you want to undo the changes made by HijackThis, press “Config” in the lower right, then “Backup”. Select your backup file (marked with the date and timestamp it was created) from the list and press “Restore”.[2]

- Backups persist through different sessions. You can close HijackThis and then restore a file from a backup at a later time.

Advertisement

-

1

Open a command line window. Netstat is a built-in Windows utility that can help detect the presence of spyware or other malicious files. Press ⊞ Win + R to manually run a program and enter “cmd”. The command line allows you to interact with the operating system using text commands.

- This approach is good for those who want to avoid using third party software or take a more manual approach to the malicious software removal.

- Make sure you run an elevated command prompt window by choosing Run as administrator.

-

2

Enter the text “netstat -b” and hit ↵ Enter. This will display a list of programs utilizing a connection or listening port (i.e. processes connecting to the internet).

- In this context, ‘b’ stands for binary. The command displays the running “binaries” (or executables) and their connections.

-

3

Identify bad processes. Look for unfamiliar process names or port usage. If you are unsure about a process or its port, research its name online. You’ll find others who have encountered the process and they can help identify it as malicious (or harmless). When you have confirmed a process as malicious, it is time to remove the file running it.

- If you are unsure whether the process is malicious or not after researching, then it is best to leave it alone. Tampering with the wrong files may cause other software to not work properly.

-

4

Press Ctrl + Alt + Delete simultaneously. This will open the Windows Task Manager, which lists all of the processes running on your computer. Scroll to locate the name of the bad process you found in the command line.

-

5

Right-click the process name and select “Show In Folder”. This will take you to the directory location of the bad file.

-

6

Right-click the file and select “Delete”. This will move the bad file to the Recycling Bin. Processes cannot run from this location.

- If you receive an alert that the file cannot be deleted because it is in use, return to the Task Manager, select the process and press “End Task”. This will end the process immediately so that it can be moved to recycling.

- If you deleted the wrong file, you can double-click the recycling to open it and then click and drag to move the file back out.

-

7

Right-click the Recycling Bin and select “Empty Recycling Bin”. This will permanently delete the file.

Advertisement

-

1

Open the Terminal. Through the Terminal, you’ll be able to run a diagnostic that can detect the presence of spyware on your computer. Go to “Applications > Utilities” and double-click Terminal to launch. This program allows you to interact with the operating system using text commands.

- Alternately you can search for “Terminal” in the Launchpad.

-

2

Enter the text “sudo lsof -i | grep LISTEN” and hit ⏎ Return. This will instruct the computer to output a list of processes and their network information.[3]

- sudo gives root access to the command, allowing it to view system files.

- ”lsof” is short for “list of open files”. This allows you to see running processes.

- ”-i” specifies that the list of open files must be utilizing the network interface. Spyware will try to use to the network to communicate with outside sources.

- ”grep LISTEN” is a command to the operating system to filter for those using listening ports — a necessity for spyware.

-

3

Enter your computer’s administrator password and hit ⏎ Return. Your password will not be displayed in the terminal, but it will be entered. This is necessary for the ‘sudo’ command.

-

4

Identify bad processes. Look for unfamiliar process names or port usage. If you are unsure about a process or its port, research its name online. You’ll find others who have encountered the process and they can help identify it as malicious (or harmless). When you have confirmed a process as malicious, it is time to remove the file running it.

- If you are unsure whether the process is malicious or not after researching then it is best to leave it alone. Tampering with the wrong files may cause other software to not work properly.

-

5

Enter “lsof | grep cwd” and hit ⏎ Return. This will list the folder locations of the processes on your computer. Find the bad process in the list and copy the location.

- ”cwd” stands for current working directory.

- To make the lists easier to read through, you can run this command in a new Terminal window by pressing ⌘ Cmd + N while in the Terminal.

-

6

Enter “sudo rm -rf [path to file]” and hit ⏎ Return. Paste the location into the bracketed space (do not type the brackets). This command will delete the file at that path.

- ”rm” is short for “remove”.

- Make absolutely sure you want to remove the entered item. This process is irreversible! You may want to perform a Time Machine backup beforehand. Go to “Apple >System Preferences > Time Machine” and select “Backup”.

Advertisement

-

1

Identify suspicious behavior. If you are experiencing frequently slow network speeds, or are receiving unfamiliar/suspicious text messages, then you may have spyware on your phone.[4]

- Text messages with gibberish text or requesting replies with certain codes are good indicators that you may have spyware.

-

2

Check your data usage. Open the “Settings” app and tap “Data Usage”. You can scroll down to view the data usage of your different apps. Unusually high data usage may be a sign of spyware.

-

3

Back up your data. Connect your phone to your computer via USB, then drag and drop your data (e.g. photos or contact info) to back it up.

- Since the device and your computer are running different operating systems, your computer will not become infected.

-

4

Open the “Settings” app and tap “Backup and Reset”. This opens a menu with a number of restoration options, including restoring the phone to factory settings.

-

5

Tap “Factory data reset”. This button appears at the bottom of the «Backup and Reset» menu.

-

6

Tap “Reset Phone”. Your phone will automatically restart and remove all apps and data, including any spyware, restoring the phone to its factory state.

- Resetting the phone removes ALL of your stored data on the device. Make sure you make a backup first or don’t mind losing the data!

Advertisement

Add New Question

-

Question

What should I do if I cannot download an anti-virus?

Try to download different anti-virus programs to see if one works. If this does not work, then try to start Windows in safe mode and install the antivirus, or try the task manager. If all else fails, then you might want to reinstall Windows.

-

Question

How do I remove the Spyware on my computer?

The best thing you can do is download an anti-virus or anti-malware program and run a scan. After the scan, the program will prompt you to delete the Spyware.

-

Question

How can I remove spyware from an iPhone SE?

You need to do a factory reset to remove spyware off of an iPhone, as Apple does not allow anti-virus apps.

See more answers

Ask a Question

200 characters left

Include your email address to get a message when this question is answered.

Submit

Advertisement

-

Avoid opening or downloading files if you don’t know where they’re coming from since they may contain spyware.[5]

-

Always click «No» if an unknown program is asking for user control.[6]

-

Install reputable antivirus and antimalware programs on your computer to help prevent spyware.[7]

Show More Tips

Advertisement

-

Use caution when removing unfamiliar items. Removing items from the “System” folder on Windows can cause damage to your operating system and force you to reinstall Windows.

-

Use similar caution when removing items from Mac with the Terminal. If you think you see a bad process, try researching it on the internet first!

Advertisement

About This Article

Article SummaryX

1. Install and launch HijackThis for Windows.

2. Scan for suspicious items.

3. Select the items you want to delete.

4. Click Fix checked.

Did this summary help you?

Thanks to all authors for creating a page that has been read 539,374 times.

Is this article up to date?

Download Article

Download Article

Spyware is a type of malicious software that will perform certain actions without consent, such as: advertising, collecting personal information, or changing the configuration of your device. If you notice slowness on your machine or network, changes to your browser, or other unusual activity, then it’s possible that your computer has been infected with spyware.[1]

-

1

Download and install HijackThis. HijackThis is a diagnostic tool for Windows used to detect the presence of spyware. Double-click the installer to run it. Once installed, launch the software.

- Other free software like Adaware or MalwareBytes, will also function with a similar process.

-

2

Press “Config…”. This button is located in the lower right corner under “Other Stuff” and will take you to a list of options for the program.

- Here you can toggle important options (like file backups) on or off. Making a backup is a good, safe practice when working with removing files or software. They do take up a small amount of storage space, but the backups can always be removed later by deleting them from the backups folder.

- Note that “Make backups before fixing items” is toggled on by default.

Advertisement

-

3

Press “Back” to return to the main menu. This button replaces the “Config…” button while the configuration menu is open.

-

4

Press “Scan”. This button is located in the lower left corner and will generate a list of potentially bad files. It is important to note that HijackThis does a quick scan of likely locations for malicious software. Not all of the results will be harmful.

-

5

Select the checkbox next to a suspicious item and click “Info on selected item…”. This will give details about the item and why it was flagged in a separate window. Close the window when you are done reviewing.

- Details will typically include the file location, the likely use of the file, and the action to be taken as a fix.

-

6

Press “Fix checked”. This button is located in the lower left and the software will either repair or remove the selected file, depending on its diagnosis.

- You can fix multiple files at a time by selecting the checkbox next to each file.

- Before making any changes, HijackThis will create a backup (by default) so that you can undo your change.

-

7

Restore from a backup. If you want to undo the changes made by HijackThis, press “Config” in the lower right, then “Backup”. Select your backup file (marked with the date and timestamp it was created) from the list and press “Restore”.[2]

- Backups persist through different sessions. You can close HijackThis and then restore a file from a backup at a later time.

Advertisement

-

1

Open a command line window. Netstat is a built-in Windows utility that can help detect the presence of spyware or other malicious files. Press ⊞ Win + R to manually run a program and enter “cmd”. The command line allows you to interact with the operating system using text commands.

- This approach is good for those who want to avoid using third party software or take a more manual approach to the malicious software removal.

- Make sure you run an elevated command prompt window by choosing Run as administrator.

-

2

Enter the text “netstat -b” and hit ↵ Enter. This will display a list of programs utilizing a connection or listening port (i.e. processes connecting to the internet).

- In this context, ‘b’ stands for binary. The command displays the running “binaries” (or executables) and their connections.

-

3

Identify bad processes. Look for unfamiliar process names or port usage. If you are unsure about a process or its port, research its name online. You’ll find others who have encountered the process and they can help identify it as malicious (or harmless). When you have confirmed a process as malicious, it is time to remove the file running it.

- If you are unsure whether the process is malicious or not after researching, then it is best to leave it alone. Tampering with the wrong files may cause other software to not work properly.

-

4

Press Ctrl + Alt + Delete simultaneously. This will open the Windows Task Manager, which lists all of the processes running on your computer. Scroll to locate the name of the bad process you found in the command line.

-

5

Right-click the process name and select “Show In Folder”. This will take you to the directory location of the bad file.

-

6

Right-click the file and select “Delete”. This will move the bad file to the Recycling Bin. Processes cannot run from this location.

- If you receive an alert that the file cannot be deleted because it is in use, return to the Task Manager, select the process and press “End Task”. This will end the process immediately so that it can be moved to recycling.

- If you deleted the wrong file, you can double-click the recycling to open it and then click and drag to move the file back out.

-

7

Right-click the Recycling Bin and select “Empty Recycling Bin”. This will permanently delete the file.

Advertisement

-

1

Open the Terminal. Through the Terminal, you’ll be able to run a diagnostic that can detect the presence of spyware on your computer. Go to “Applications > Utilities” and double-click Terminal to launch. This program allows you to interact with the operating system using text commands.

- Alternately you can search for “Terminal” in the Launchpad.

-

2

Enter the text “sudo lsof -i | grep LISTEN” and hit ⏎ Return. This will instruct the computer to output a list of processes and their network information.[3]

- sudo gives root access to the command, allowing it to view system files.

- ”lsof” is short for “list of open files”. This allows you to see running processes.

- ”-i” specifies that the list of open files must be utilizing the network interface. Spyware will try to use to the network to communicate with outside sources.

- ”grep LISTEN” is a command to the operating system to filter for those using listening ports — a necessity for spyware.

-

3

Enter your computer’s administrator password and hit ⏎ Return. Your password will not be displayed in the terminal, but it will be entered. This is necessary for the ‘sudo’ command.

-

4

Identify bad processes. Look for unfamiliar process names or port usage. If you are unsure about a process or its port, research its name online. You’ll find others who have encountered the process and they can help identify it as malicious (or harmless). When you have confirmed a process as malicious, it is time to remove the file running it.

- If you are unsure whether the process is malicious or not after researching then it is best to leave it alone. Tampering with the wrong files may cause other software to not work properly.

-

5

Enter “lsof | grep cwd” and hit ⏎ Return. This will list the folder locations of the processes on your computer. Find the bad process in the list and copy the location.

- ”cwd” stands for current working directory.

- To make the lists easier to read through, you can run this command in a new Terminal window by pressing ⌘ Cmd + N while in the Terminal.

-

6

Enter “sudo rm -rf [path to file]” and hit ⏎ Return. Paste the location into the bracketed space (do not type the brackets). This command will delete the file at that path.

- ”rm” is short for “remove”.

- Make absolutely sure you want to remove the entered item. This process is irreversible! You may want to perform a Time Machine backup beforehand. Go to “Apple >System Preferences > Time Machine” and select “Backup”.

Advertisement

-

1

Identify suspicious behavior. If you are experiencing frequently slow network speeds, or are receiving unfamiliar/suspicious text messages, then you may have spyware on your phone.[4]

- Text messages with gibberish text or requesting replies with certain codes are good indicators that you may have spyware.

-

2

Check your data usage. Open the “Settings” app and tap “Data Usage”. You can scroll down to view the data usage of your different apps. Unusually high data usage may be a sign of spyware.

-

3

Back up your data. Connect your phone to your computer via USB, then drag and drop your data (e.g. photos or contact info) to back it up.

- Since the device and your computer are running different operating systems, your computer will not become infected.

-

4

Open the “Settings” app and tap “Backup and Reset”. This opens a menu with a number of restoration options, including restoring the phone to factory settings.

-

5

Tap “Factory data reset”. This button appears at the bottom of the «Backup and Reset» menu.

-

6

Tap “Reset Phone”. Your phone will automatically restart and remove all apps and data, including any spyware, restoring the phone to its factory state.

- Resetting the phone removes ALL of your stored data on the device. Make sure you make a backup first or don’t mind losing the data!

Advertisement

Add New Question

-

Question

What should I do if I cannot download an anti-virus?

Try to download different anti-virus programs to see if one works. If this does not work, then try to start Windows in safe mode and install the antivirus, or try the task manager. If all else fails, then you might want to reinstall Windows.

-

Question

How do I remove the Spyware on my computer?

The best thing you can do is download an anti-virus or anti-malware program and run a scan. After the scan, the program will prompt you to delete the Spyware.

-

Question

How can I remove spyware from an iPhone SE?

You need to do a factory reset to remove spyware off of an iPhone, as Apple does not allow anti-virus apps.

See more answers

Ask a Question

200 characters left

Include your email address to get a message when this question is answered.

Submit

Advertisement

-

Avoid opening or downloading files if you don’t know where they’re coming from since they may contain spyware.[5]

-

Always click «No» if an unknown program is asking for user control.[6]

-

Install reputable antivirus and antimalware programs on your computer to help prevent spyware.[7]

Show More Tips

Advertisement

-

Use caution when removing unfamiliar items. Removing items from the “System” folder on Windows can cause damage to your operating system and force you to reinstall Windows.

-

Use similar caution when removing items from Mac with the Terminal. If you think you see a bad process, try researching it on the internet first!

Advertisement

About This Article

Article SummaryX

1. Install and launch HijackThis for Windows.

2. Scan for suspicious items.

3. Select the items you want to delete.

4. Click Fix checked.

Did this summary help you?

Thanks to all authors for creating a page that has been read 539,374 times.

Is this article up to date?

Компания Microsoft не облегчает пользователю задачу по защите системы Windows — на любом компьютере работает бесчисленное количество программ сторонних разработчиков. Даже у антивирусных решений есть свои пределы, и простого способа обнаружить шпионское ПО на компьютерах с Windows не существует. Зачастую требуется несколько программ и, разумеется, терпение.

Выявление и удаление любопытных утилит

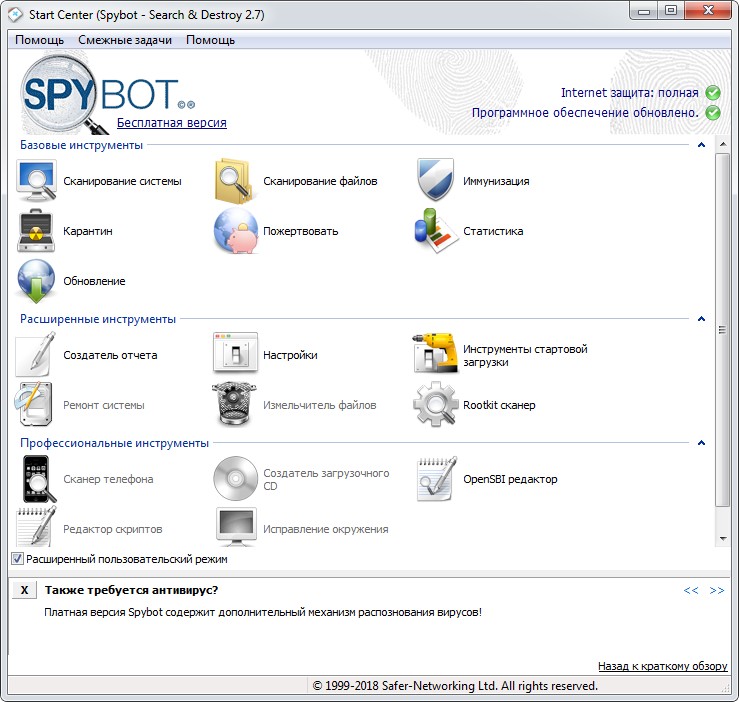

Большинство антивирусов вычисляют стандартные инструменты для шпионажа. Однако следите за тем, чтобы ваш пакет безопасности вовремя обновлялся и получал самые свежие сигнатуры. Если проверка антивирусом не дала результатов, переходите к следующему этапу. Воспользуйтесь специальными утилитами для обнаружения и удаления шпионского ПО, такими как сканер MalWarebytes или SpyBot — Search & Destroy.

Удаление вредоносного ПО порой становится нетривиальной задачей. Если антивирусы с ней не справляются, попробуйте решить ее с помощью инструмента, специально заточенного под удаление таких вредителей. Соответствующие программы зачастую обнаруживаются напрямую на странице разработчика антивируса. Содействие оказывают и такие белые хакеры, как Клаудио Гварнери, который подготовил собственную утилиту Flexikiller, уничтожающую шпионское ПО FlexiSpy.

Если даже эти программы ситуацию не исправили, ничего не остается, как обратиться к Kaspersky Rescue Disk. С помощью данной утилиты вы запустите аварийную систему Linux, которая, будучи свободна от любых барьеров, сдерживающих Windows, способна отыскать и удалить шпионское ПО с вашего диска.

Изоляция ПК от шпионских программ

От атак на стационарные компьютеры лучше всего защитят антивирусы. Здесь мы сравнивали самые популярные программы для защиты ПК. Эти продукты не только помогают справиться со шпионским ПО, но и не дают кейлоггерам и скрин-грабберам считать нажатия клавиш на клавиатуре или сделать снимки вашего экрана. Ярким примером служит модуль защиты веб-камер в пакете Bitdefender. Он блокирует этот компонент и автоматически предоставляет к нему доступ только знакомым, надежным программам, установленным на ПК.

Вместо пакета Bitdefender можно обратиться к утилите WebCam On-Off. Она отключает камеру непосредственно в Диспетчере устройств. Еще более надежным, чем программная защита, будет механический, а потому неуязвимый, затвор. В современных ноутбуках Lenovo такая шторка установлена по умолчанию. Отдельные наклейки можно приобрести, к примеру, на soomz.io— набор из трех штук обойдется примерно в 1000 рублей. От прослушивания отлично помогает скотч, наклеенный на отверстие микрофона.

ПК: блокировка шпионского ПО

На домашнем компьютере киберпреступникам установить свои программы для прослушки проще всего. Причина: Windows изначально является открытой системой, позволяющей вносить глубокие изменения в ОС.

Установка обновлений Windows. Не тяните с установкой новых критических исправлений от Microsoft на ПК.

Маскировка камеры и микрофона. Используйте скотч и шторку, чтобы закрыть отверстие микрофона и камеру.

Утилиты для сканирования. Помимо современного антивируса используйте утилиты, специально предназначенные для обнаружения шпионского ПО, чтобы «отловить» нежелательных гостей на своем ПК. Основные программы поиска «зловредов» вы найдете на CHIP DVD.

Проверка источников. Перед установкой программы на компьютер необходимо узнать ее точное происхождение. Особенно это касается файлов, скачанных из Интернета.

Проверка трафика. Чтобы убедиться в безопасности какой-либо программы, можно проверить ее трафик в Сети с помощью такой утилиты, как Wireshark.

Читайте, чтобы обезопасить свой компьютер:

- Как удалить рекламное ПО с компьютера

- Главные помощники антивируса: как защитить ПК

11 лучших бесплатных и 5 платных программ для удаления программ-шпионов и вирусов с описанием, плюсами и минусами.

Программы-шпионы — это вид вредоносного программного обеспечения, который занимается кражей личной информации пользователя без его ведома, часто маскируясь под системные процессы Windows или службы других полезных программ.

Иногда программы-шпионы могут наносить вред операционной системе пользователя или уничтожать данные на компьютере жертвы. Можно считать, что данный вид вредоносного ПО — это те же вирусы, но при этом выполняют кражу информации, кроме того, что они имеют типичные для вирусов функции и задачи.

Очень часто удалить программу-шпион или вирус без существенного вреда для операционной системы практически невозможно. В таком случае надежнее и проще установить Windows OS на компьютер заново.

На данный момент самыми распространёнными программами данного типа являются: вирусы-шифровальщики; кейлогеры; различные трояны и другие.

Как понять, что компьютер заряжён программой-шпионом?

Компьютер может быть заражён шпионским ПО, если:

- Производительность ПК в последнее время снизилась.

- Появляются всплывающие окна, происхождение которых не известно.

- Срабатывают перенаправления на веб-сайтах.

- На электронную почту приходит много спама.

- Ваши аккаунты социальных сетей или банковские аккаунты были взломаны.

Бесплатные программы для удаления программ-шпионов

Ниже приведены несколько бесплатных антишпионских программ, которые могут сканировать жесткий диск, флэш-диск, внешний жесткий диск и т. д. для удаления шпионских программ. Некоторые из них работают только тогда, когда вы вручную запускаете сканирование, другие постоянно контролируют ваш компьютер, чтобы убедиться, что шпионское ПО не может модифицировать ваш компьютер или контролировать вашу информацию.

Примечание: Известно, что все программы, упомянутые ниже, сканируют на наличие шпионских программ, но они могут не сканировать другие объекты, например вирусы. Другие сканеры удаляют некоторые виды вредоносных программ, но не шпионские, поэтому мы исключили их из этого списка.

Шпионское ПО часто поставляется вместе с обычным установщиком программы. См. Как безопасно загружать и устанавливать программное обеспечение — некоторые советы по предотвращению скачивания и установки шпионских программ.

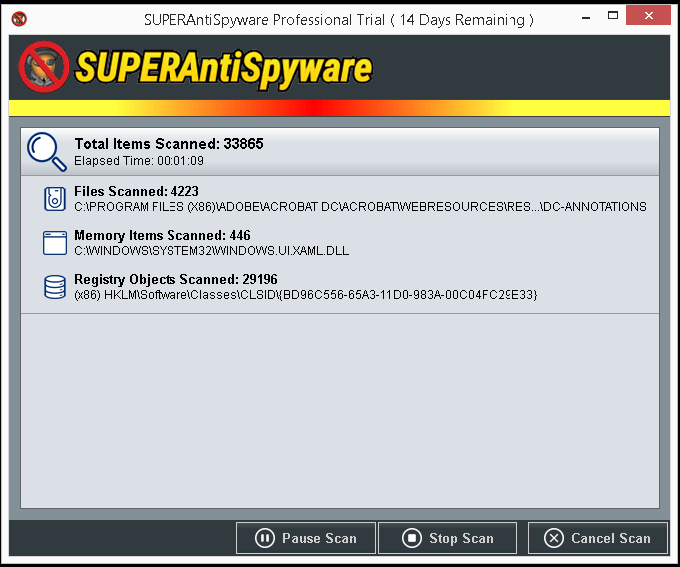

1. SUPERAntiSpyware

Что нам нравится

- Много вариантов сканирования;

- Сканирование может выполняться быстрее, при использовании большей мощность процессора;

- Вы можете сканировать что угодно, включая системную память;

- Работает из проводника для сканирования любой папки / файла в любое время.

Что нам не нравится

- Не обновляется автоматически;

- Не могу запланировать автоматическое сканирование.

SUPERAntiSpyware должна стоять на первом месте при выборе антишпионских программ, если вы хотите избавиться от программ-шпионов, которые уже есть на вашем компьютере. Она часто обновляется, быстро устанавливается и сканирует, а также дает вам полный контроль над тем, что сканируется.

Программа может проверять внутренние ZIP-файлы, пропускать неизвестные типы файлов (для более быстрого сканирования), игнорировать файлы размером более 4 МБ и пропускать неисполняемые файлы (так что сканируются только файлы EXE и аналогичные типы).

Что действительно отличает SUPERAntiSpyware от других в этом списке, так это то, что её можно настроить так, что она будет сканировать только те файлы, которые были изменены за последние несколько дней (1 день, 5 дней и т. д.).

Игнорируя восстановление системы и данные тома, используйте больше ресурсов ЦП для более быстрого сканирования (называемого «Усиленное сканирования») и даже сканируйте файлы, на которые указывают ярлыки.

SUPERAntiSpyware может сканировать весь компьютер или только его части, где обычно находятся шпионские программы.

Вы также можете запустить сканирование критических точек, чтобы удалить шпионское ПО, которое в данный момент работает в памяти, или использовать опцию «Выборочное сканирование», чтобы выбрать, что сканировать и где проверять (флэш-диски, внутренние / внешние жесткие диски, выбор папок и т. д.).

Этот инструмент защиты от шпионских программ также может удалять временные файлы Windows перед началом сканирования, исключать папки из сканирования, сканировать из контекстного меню, вызываемого правой кнопкой мыши, и закрывать все открытые веб-браузеры перед сканированием.

Бесплатная версия на 100% доступна, но в ней есть значительный недостаток — вам нужно вручную запускать сканирование и обновления определений (они не происходят автоматически). Тем не менее эти ограничения отсутствуют в

профессиональной версии.

Примечание: Если вы хотите попробовать профессиональную версию, вы можете включить пробную версию во время установки бесплатной.

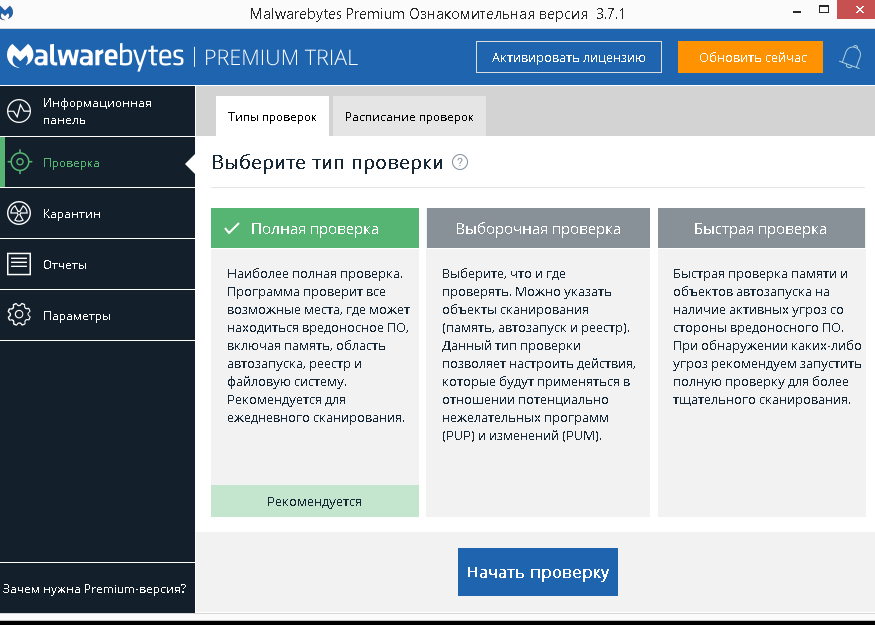

2. Malwarebytes

Что нам нравится

- Обычно находит больше угроз, чем аналогичные программы, проводится более глубокое сканирование;

- Он может найти PuP(потенциально нежелательный программы) и многие виды вредоносных программ;

- Можно запустить из контекстного меню правой кнопкой мыши в Проводнике;

- Позволяет настроить параметры сканирования.

Что нам не нравится

- Автоматическое обновление требует премиум, в бесплатной версии это не доступно;

- Автоматический карантин не включен бесплатно;

- Вы не можете настроить пользовательские расписания автоматического сканирования.

Malwarebytes — это еще одна важная программа, когда дело доходит до очистки шпионских программ. Она проста в использовании и обнаруживает гораздо больше вредоносных программ, чем аналогичные программы.

Программа просматривает значения реестра и ключи, файлы и запущенные процессы, а также включает в себя эвристический анализатор для поиска потенциально нежелательных программ (PuP).

Когда сканирование завершено, очень легко определить, где была обнаружена шпионская программа, и помещение её в карантин выполняется одним или двумя щелчками мыши.

Malwarebytes также может сканировать отдельные файлы, папки и даже целые жесткие диски с помощью контекстного меню правой кнопкой мыши в проводнике Windows.

Существует возможность сканирования в архивах, игнорирования определенных файлов / папок, а также поиска руткитов.

Автоматические обновления, более подробное расписание сканирования и автоматический карантин доступны только в премиум-версии. Вы можете попробовать пробную версию при установке бесплатной версии.

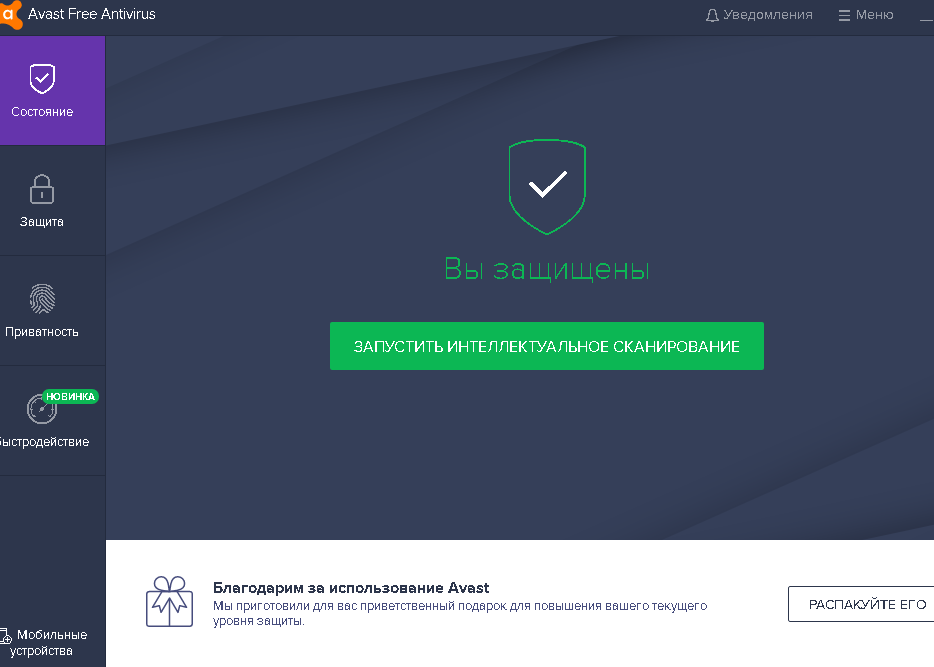

3. Avast Free Antivirus

Что нам нравится

- Постоянно проверяет шпионское ПО;

- Много настроек, которые вы можете изменить;

- Работает из контекстного меню правой кнопки Проводника;

- Включает в себя другие полезные инструменты.

Что нам не нравится

- Вам могут не понадобиться дополнительные инструменты, которые включены в программу;

- Занимает гораздо больше времени для установки и проверки компьютера, чем некоторые другие шпионские программы.

Avast Free Antivirus может обнаруживать и удалять шпионские программы еще до того, как вы узнаете, что они есть на вашем компьютере. Что отличает его от двух вышеперечисленных, ведь он всегда включён и обнаруживает угрозы в автоматическом режиме.

В Avast можно настроить множество параметров, таких как включение CyberCapture для блокировки нераспознанных файлов, использование усиленного режима для действительной блокировки с целью достижения максимальной безопасности, сканирование потенциально нежелательных программ, сканирование из проводника Windows, исключение файлов / папок / URL-адресов из сканирования и многое другое.

Также в Avast включены специальная программа для обнаружения Wi-Fi (Wifi Inspector), VPN-клиент, клинер нежелательной почты, средство обновления ПО, а также защита сети и почты.

Avast продает платные антивирусные программы, но также предлагает и бесплатную версию, которая обеспечивает защиту от шпионских программ.

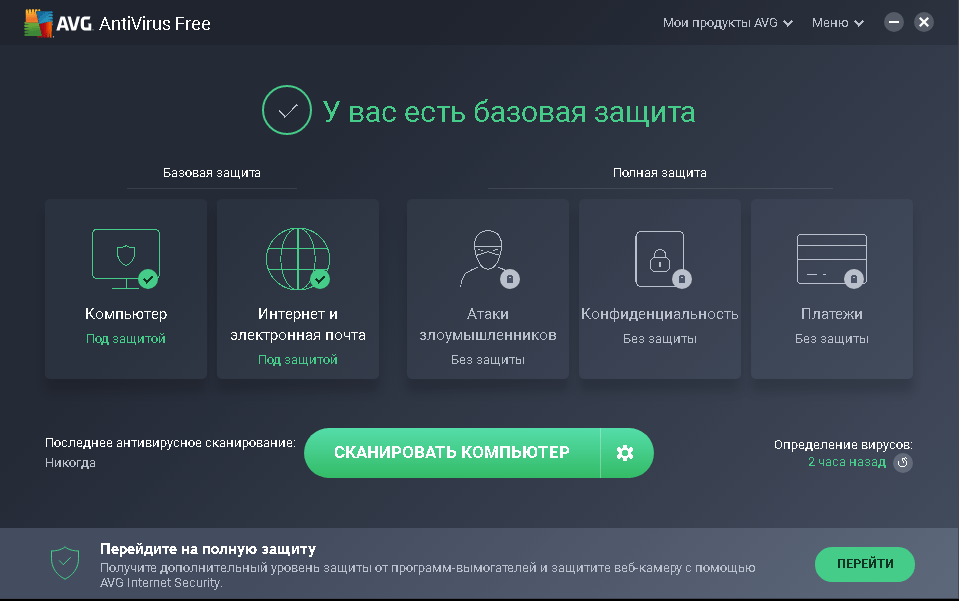

4. AVG AntiVirus Free

Что нам нравится

- Находит шпионское ПО автоматически;

- Сканирование может быть выполнено во время загрузки системы;

- Включает в себя продвинутую, более глубокую очистку;

- Упрощает поиск шпионских программ на внешних дисках.

Что нам не нравится

- Использует больше системных ресурсов, чем специальные программы, предназначенные для очистки от программ-шпионов;

- Включает в себя функции, которые вы можете не использовать, если вам нужен только инструмент для удаления шпионских программ;

- Включает рекламу.

AVG — еще одна популярная антивирусная программа, которая выполняет функции полного сканера вредоносных программ, проверяя и удаляя не только шпионские программы, но и вирусы, руткиты и многое другое. Всё автоматически и бесплатно.

AVG обеспечивает защиту не только вашего компьютера, но и веб-активности и электронной почты. Вы можете выполнить полное сканирование системы, сканирование при загрузке системы или выборочное сканирование, но есть также специальная кнопка, которая мгновенно запускает проверку на наличие шпионского ПО на всех ваших съемных устройствах.

Еще одна уникальная особенность AVG — это опция Deep Scan (глубокое сканирование), которая выполняется значительно медленнее, но и более тщательно. Хороший вариант, если кажется, что избавиться от шпионских программ больше ничего не помогает. Вы можете настроить её так, чтобы она распознавала файлы по их содержимому, а не по расширению, что идеально, если шпионское ПО использует скрытое / ложное расширение файла.

Опция Deep Scan (глубокое сканирование) также может открывать и сканировать более 20 типов архивных файлов — это гораздо больше, чем может большинство других сканеров шпионских программ, которые обычно просто поддерживают популярные (ZIP и RAR).

Еще одна вещь, о которой стоит упомянуть об AVG, — это его способность сканировать файлы в том порядке, в каком они существуют на жестком диске, что может ускорить сканирование, поскольку оно не выполняет ненужное количество операций поиска жесткого диска.

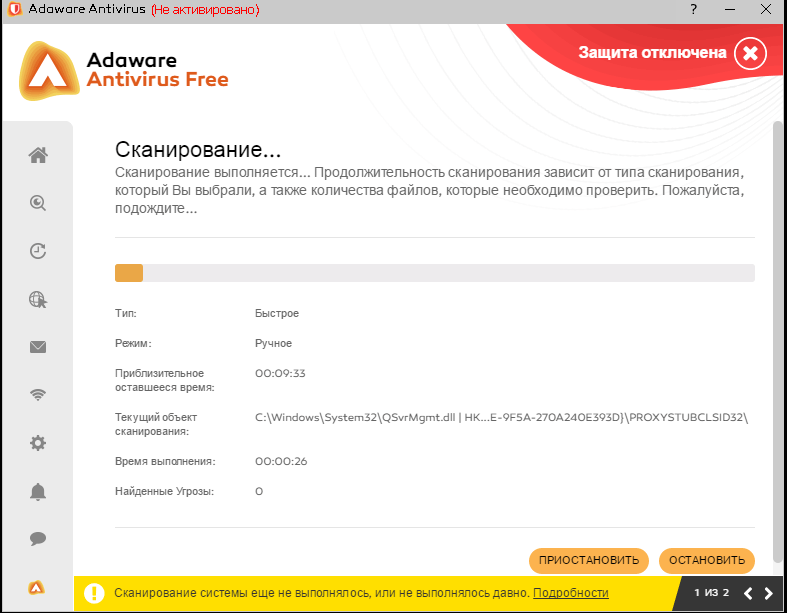

5. Adaware

Что нам нравится

- Постоянно проверяет шпионское ПО;

- Позволяет запускать запланированные сканирования шпионских программ;

- Определения обновляются автоматически;

- Находит и другие угрозы, не только программы-шпионы.

Что нам не нравится

- В нем отсутствуют некоторые функции, которые есть только в версиях Adaware Pro и Total.

Adaware — еще одна антишпионская программа, которая активно блокирует новые угрозы, а также сканирует компьютер на наличие существующих. Она имеет лаконичный, современный дизайн и достаточно проста в использовании.

Эта программа отличается от некоторых антишпионских программ тем, что обновляется сама и даже может запускать полное сканирование системы по расписанию.

Хотя она не обеспечивает активной защиты сети или электронной почты, когда речь идет о шпионском ПО, вы можете быть уверены, что она сделает все возможное, чтобы остановить и устранить эти угрозы.

Как и большинство постоянно работающих средств защиты от вредоносных программ, Adaware поддерживает тихий / игровой режим и исключения. Она также может сканировать загрузочные секторы, руткиты, архивы, процессы, файлы cookie и элементы реестра.

Примечание: Несколько дополнительных функций, которые есть в других выпусках Adaware, не включены в эту бесплатную версию; вы можете увидеть, что каждый из выпусков в себя включает здесь. //ссылка на официальный источник, просто на статью именно с данным продуктами.

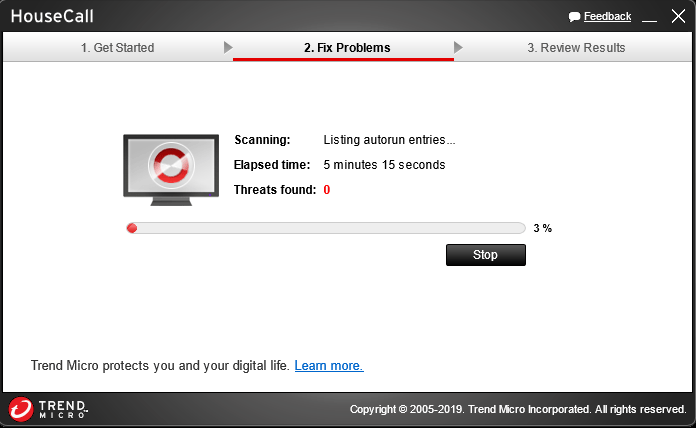

6. Trend Micro HouseCall

Что нам нравится

- Не требует установки (портативная программа);

- Использует минимальные ресурсы процессора и памяти по сравнению с другими системными; очистителями

- Вы можете выбрать, какие части компьютера сканировать.

Что нам не нравится

- Не позволяет запускать сканирование из папки или файла в Проводнике;

- Обновления и проверки должны выполняться вручную.

HouseCall — это простой и портативный клинер программ-шпионов, который не расходует много дискового пространства, но отлично обеспечивает полный скан от вредоносных программ.

Просто нажмите кнопку сканирования, чтобы начать быстрое сканирование по умолчанию, или перейдите в настройки, чтобы изменить место для проверки на наличие программ-шпионов; вы можете выбрать всё пространство для сканирования или отдельные пользовательские области, такие как определенные папки или только жесткие диски.

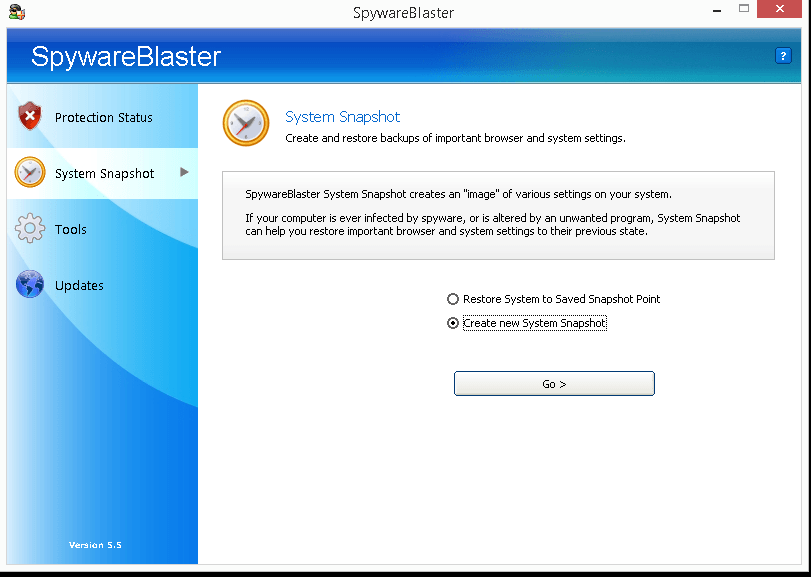

7. SpywareBlaster

Что нам нравится

- Защищает ваш компьютер от новых угроз шпионского ПО;

- Позволяет восстанавливать файлы, поврежденные шпионским ПО.

Что нам не нравится

- Не может найти шпионское ПО, которое уже есть на вашем компьютере.

SpywareBlaster отличается от остальных приведённых программ тем, что она не сканирует существующие шпионские программы, хотя, согласно названию, она «взрывает» новые угрозы, прежде чем они смогут попасть в вашу систему.

Это работает так: вы можете включить защиту своих веб-браузеров для защиты от вредоносных скриптов, эксплойтов и файлов cookie, которые отслеживают вашу работу в Интернете.

Это достигается путем включения предварительно созданного списка блокировок (которые вы можете обновить вручную в любое время) для определенных веб-сайтов, файлов cookie и скриптов.

Параметр «Снимок системы» позволяет создать резервную копию различных настроек системы, чтобы в случае, если шпионское ПО действительно внесло изменения, вы могли восстановить резервную копию, чтобы восстановить настройки.

В SpywareBlaster также есть несколько очень специфических инструментов защиты от шпионских программ, таких как Hosts Safe для резервного копирования и шифрования файла hosts (который является одной из целей для шпионских программ), блокировщик Adobe Flash для Internet Explorer и даже список ваших собственных пользовательских правил блокировки программ-шпионов.

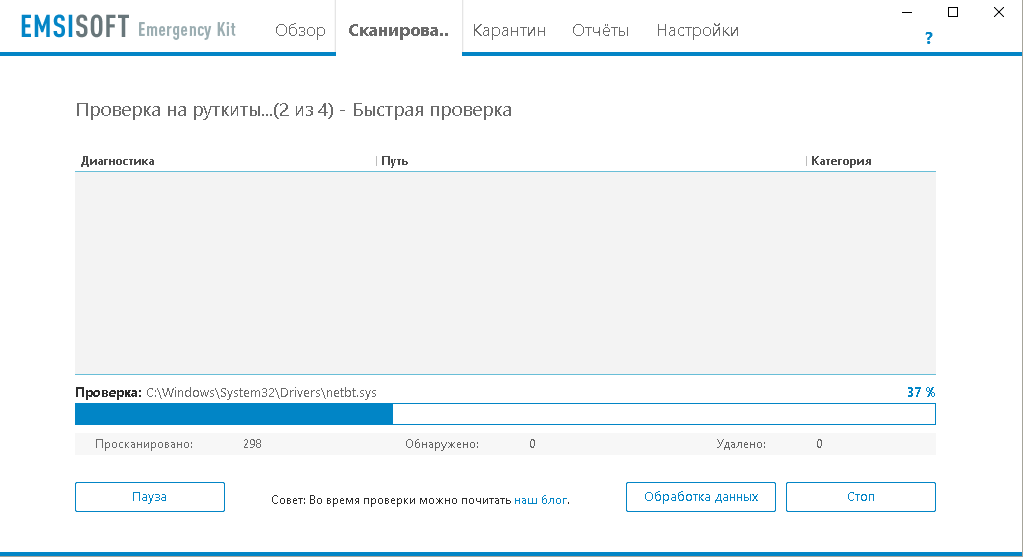

8. Emsisoft Emergency Kit (EEK)

Что нам нравится

- Проверяет активный запуск шпионского ПО в файловой системе;

- Работает в портативном режиме;

- Пользовательские параметры сканирования;

- Находит больше угроз, чем просто шпионское ПО;

- Также работает как программа командной строки.

Что нам не нравится

- Файлы программы должны быть извлечены, и они занимают почти гигабайт пространства;

- Нет возможности установить её для автоматической проверки на наличие шпионских программ;

- Запланированные проверки не поддерживаются.

Emsisoft Emergency Kit — это портативный инструмент для защиты от шпионских программ, который можно запускать из любого места для сканирования и удаления всех типов вредоносных программ, помимо шпионских программ, таких как черви, рекламное ПО, клавиатурные шпионы и т. д.

Причина, по которой EEK находится в этом списке, заключается в том, что она полностью переносима (её не нужно устанавливать) и способна сканировать активные шпионские программы, которые в данный момент загружены в память.

EEK также может проверять наличие в реестре и других местах следов шпионского ПО, которые могут указывать на наличие инфекции. Есть также несколько вариантов поиска потенциально нежелательных программ и руткитов.

Эта антишпионская утилита также поддерживает некоторые другие функции, такие как сканирование файлов данных электронной почты, поиск программ-шпионов в архивах, таких как CAB и ZIP-файлы, и исключение или включение в сканирование только определенных типов файлов.

Существует две версии этого инструмента — одна представляет собой обычное приложение с пользовательским интерфейсом, а другая — утилиту командной строки, которая полезна для автоматического или пакетного сканирования. Они обе включены в эту одну загрузку.

Примечание: Эта программа занимает около 300 МБ при загрузке, и после того, как вы извлечете все программные файлы, общее пространство, необходимое для ее запуска, составит около 700 МБ.

9. Spybot — Search & Destroy

Что нам нравится

- Отлично подходит для продвинутых пользователей;

- Помогает защитить ваши файлы от новых программ-шпионов в будущем;

- Может сканировать любой файл или папку, чтобы проверить наличие шпионских программ;

- Включает в себя множество опций, которые вы можете настроить;

- Сканирование на руткиты также возможно.

Что нам не нравится

- Может быть излишне функциональной и сложной в освоении для большинства людей.