Насколько я могу судить по собственному опыту, системы Windows Server 2008 R2 и Windows Server 2008 — это первые версии Windows Server, обеспечивающие успешную работу сервера в корпоративной среде при включенном межсетевом экране. Ключевую роль в этом процессе играет оснастка Firewall with Advanced Security консоли Microsoft Management Console (MMC)

В наши дни модель безопасности целиком строится на концепции уровней безопасности. Если средства защиты вашей сети окажутся скомпрометированными, уровни безопасности могут, по меньшей мере, ограничить фронт атаки злоумышленников или ослабить удар. .

Профили брандмауэров

Пользователи системы Server 2008 R2 могут применять три различных профиля Windows Firewall. В каждый момент активным может быть только один из них.

- Профиль домена (Domain profile). Этот профиль активен в ситуации, когда сервер подключен к домену Active Directory (AD) по внутренней сети. Как правило, в активном состоянии бывает именно этот профиль, поскольку серверы по большей части являются членами домена AD.

- Частный профиль (Private profile). Этот профиль активен, когда сервер является членом рабочей группы. Для данного профиля специалисты Microsoft рекомендуют использовать настройки с более строгими ограничениями, чем для профиля домена.

- Общий профиль (Public profile). Этот профиль активен, когда сервер подключен к домену AD через общедоступную сеть. Microsoft рекомендует применять для него настройки с самыми строгими ограничениями.

Открыв оснастку Firewall with Advanced Security, вы можете увидеть, какой профиль брандмауэра активен в данный момент. Хотя специалисты Microsoft указывают на возможность применения различных настроек безопасности в зависимости от параметров профиля сетевого экрана, я обычно настраиваю брандмауэр так, как если бы внешнего сетевого экрана не было вовсе. При таких настройках, если какие-либо порты на внешних брандмауэрах случайно останутся открытыми, трафик будет заблокирован экраном Windows Firewall в Server 2008. Как и в предыдущих версиях продукта Windows Firewall, в версии Server 2008 R2 все входящие соединения блокируются, а все исходящие от сервера по умолчанию беспрепятственно функционируют (если только в данный момент не действует правило Deny).

В организации, где я работаю, используются описанные выше параметры, так что конфигурация наших брандмауэров напоминает среду общих профилей. Создавая некое правило, мы активируем его для всех трех профилей. Используя единообразную для всех трех доменных профилей конфигурацию сетевых экранов, мы устраняем угрозу возможного и нежелательного открытия портов в случае изменения профиля брандмауэра Windows Firewall.

IPsec и изоляция доменов

С помощью реализованного в Windows Firewall компонента IPsec администраторы могут осуществлять изоляцию доменов. Изоляция домена препятствует установлению соединения между не входящим в домен компьютером и системой, которая является членом домена. Администратор может настроить брандмауэр таким образом, чтобы при установлении связи между двумя членами домена весь трафик между двумя компьютерами шифровался средствами IPsec. Такая конфигурация может быть полезной в сети, где наряду со «своими» пользователями работают и гости, которым не следует предоставлять доступ к компьютерам, являющимся частью домена. Эту конфигурацию можно использовать в качестве альтернативы виртуальным локальным сетям Virtual LAN (VLAN) или как дополнение к ним. Более подробные сведения об изоляции доменов с помощью туннелей IPsec можно найти в подготовленной специалистами сайта Microsoft TechNet статье «Domain Isolation with Microsoft Windows Explained», опубликованной по адресу technet.microsoft.com/enus/library/cc770610(WS.10).aspx.

Не отключайте брандмауэр

Я рекомендую при первоначальной установке системы Server 2008 R2 не отключать брандмауэр. В наши дни почти все приложения достаточно «интеллектуальны», чтобы автоматически открывать нужный порт в сетевом экране в процессе установки (что снимает необходимость вручную открывать на сервере порты для приема запросов интернет-клиентов). Одно из оснований не отключать брандмауэр в ходе установки состоит в том, чтобы обеспечить защиту операционной системы до того, как вы получите возможность применить новейшие обновления.

Брандмауэр интегрирован с ролями и средствами диспетчера Server Manager. Когда на сервере добавляется роль или функция, брандмауэр автоматически открывает соответствующие порты для приема интернет-запросов. Система управления базами данных SQL Server по умолчанию использует порт TCP 1433. Поэтому администратор должен вручную создать правило для приема запросов, санкционирующее трафик для SQL Server через порт TCP 1433. Альтернативное решение — изменить настройки по умолчанию.

Создание правил для обработки входящего трафика

Если вы не будете отключать брандмауэр, вам, скорее всего, придется в тот или иной момент вручную создавать правило для приема запросов. Существует немало правил, созданных (но отключенных по умолчанию) для большого числа популярных приложений Windows.

Перед тем как приступать к созданию правила, удостоверьтесь, что правило, санкционирующее обработку интересующего вас трафика, пока не составлено. Если такое правило уже существует, вы можете просто активировать его и, возможно, изменить заданную по умолчанию область применения. Если же найти подходящее правило не удается, вы всегда можете создать его, что называется, с чистого листа.

В меню Start выберите пункт Administrative Tools, а затем щелкните на элементе Windows Firewall with Advanced Security. На экране появится окно оснастки Firewall with Advanced Security. Я покажу на примере, как создать правило, санкционирующее входящий трафик SQL Server через порт TCP 1433 с интерфейсного сервера Microsoft Office SharePoint Server.

Правой кнопкой мыши щелкните на пункте Inbound Rules и выберите элемент New Rule. Как показано на экране 1, в качестве типа правила (rule type) можно указать Program, Port, Predefined или Custom. Я обычно выбираю тип Custom, поскольку в этом случае система предлагает ввести область применения правила. Для продолжения нажмите кнопку Next.

|

| Экран 1. Выбор типа для нового правила обработки входящего трафика |

В открывшемся диалоговом окне, показанном на экране 2, можно указать программы или службы, к которым будет применяться правило. В нашем примере я выбрал пункт All programs, так что трафик будет управляться в зависимости от номера порта.

|

| Экран 2. Указание программы, к которой будет применяться новое правило обработки входящего трафика |

Затем, как видно на экране 3, я в качестве протокола указал TCP, а в раскрывающемся меню Local port выбрал пункт Specific Ports и указал порт 1433, по умолчанию применяющийся при работе с SQL Server. Поскольку удаленные порты относятся к категории динамических, я выбрал пункт All Ports.

|

| Экран 3. Указание протокола и портов для нового правила обработки входящего трафика |

В диалоговом окне Scope, показанном на экране 4, я в качестве локального IP-адреса указал 192.168.1.11, а в качестве удаленного IP-адреса — 192.168.1.10 (это IP-адрес интерфейсного сервера SharePoint нашей организации). Я настоятельно рекомендую указывать диапазон для каждого правила — на тот случай, если данный сервер вдруг окажется открытым для доступа из нежелательных подсетей.

|

| Экран 4. Определение локального и удаленного IP-адресов в области применения нового правила обработки входящего трафика |

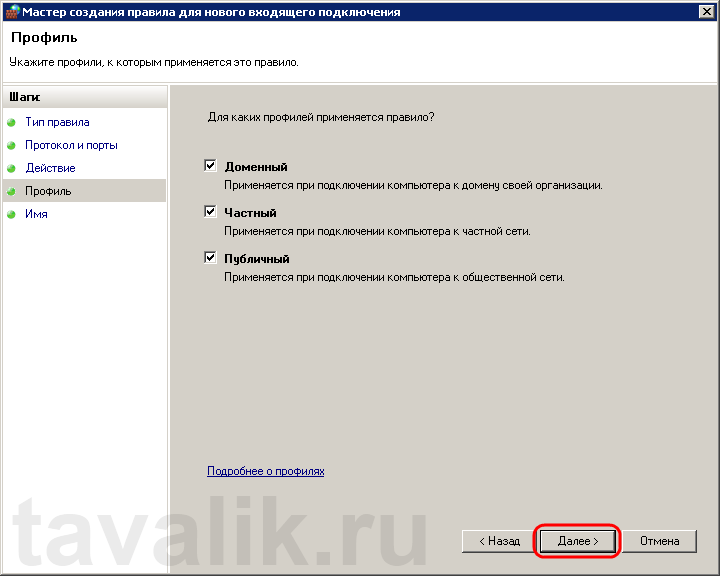

В диалоговом окне Action на экране 5 я выбрал пункт Allow the connection, так как хотел разрешить входящий трафик для системы SQL Server. Можно использовать и другие настройки: разрешить трафик только в том случае, если данные зашифрованы и защищены средствами Ipsec, или вообще заблокировать соединение. Далее требуется указать профиль (профили), для которого будет применяться данное правило. Как показано на экране 6, я выбрал все профили (оптимальный метод). Затем я подобрал для правила описательное имя, указал разрешенную службу, область и порты, как показано на экране 7. И завершаем процесс создания нового правила для обработки входящего трафика нажатием кнопки Finish.

|

| Экран 5. Указание действий, которые необходимо предпринять, если при соединении выполняется условие, заданное в новом правиле обработки входящего трафика |

|

| Экран 6. Назначение профилей, к которым будет применяться новое правило обработки входящего трафика |

|

| Экран 7. Именование нового правила обработки входящего трафика |

Создание правил для обработки исходящего трафика

Во всех трех профилях брандмауэра (то есть в доменном, открытом и частном) входящий трафик по умолчанию блокируется, а исходящий пропускается. Если воспользоваться настройками по умолчанию, вам не придется открывать порты для исходящего трафика. Можете прибегнуть к другому способу: заблокировать исходящий трафик (но тогда вам придется открыть порты, необходимые для пропускания исходящих данных).

Создание правил для обработки исходящего трафика аналогично созданию правил для входящего; разница лишь в том, что трафик идет в противоположном направлении. Если на сервер попал вирус, который пытается атаковать другие компьютеры через те или иные порты, вы можете заблокировать исходящий трафик через эти порты с помощью оснастки Firewall with Advanced Security.

Управление параметрами брандмауэра

Правила для брандмауэров создаются не только с помощью оснастки Firewall with Advanced Security. Для этой цели можно воспользоваться командами Netsh. Более подробную информацию об использовании этих команд для настройки Windows Firewall можно найти в статье «How to use the ‘netsh advfirewall firewall’ context instead of the ‘netsh firewall’ context to control Windows Firewall behavior in Windows Server 2008 and in Windows Vista» по адресу support.microsoft.com/kb/947709.

Кроме того, управлять параметрами брандмауэра можно с помощью групповой политики. Один из самых простых способов формирования правил для брандмауэров с помощью групповой политики состоит в следующем. Сначала нужно создать правило, используя оснастку Firewall with Advanced Security, затем экспортировать его и, наконец, импортировать правило в редактор Group Policy Management Editor. После этого вы можете передать его на соответствующие компьютеры. Более подробная информация о том, как управлять брандмауэром Windows Firewall с помощью групповых политик, приведена в статье «Best Practice: How to manage Windows Firewall settings using Group Policy», опубликованной по адресу http://bit.ly/aZ4 HaR.

Диагностика

Если при попытке подключиться к серверу у вас возникают трудности, попробуйте активировать процедуру регистрации; это позволит получить информацию о том, блокируются ли нужные вам порты. По умолчанию функция входа в систему через брандмауэр отключена. Для ее включения следует правой кнопкой мыши щелкнуть на оснастке Windows Firewall with Advanced Security и в открывшемся меню выбрать пункт Properties. Теперь в разделе Logging перейдите на вкладку Active Profile (Domain, Private, or Public) и выберите пункт Customize.

По умолчанию журнал регистрации брандмауэра располагается по адресу C:Windowssystem32Log FilesFirewallpfirewall.log. Выясняя причины неполадок в функционировании средств подключения, я, как правило, регистрирую только потерянные пакеты, как показано на экране 8; иначе журналы могут заполниться массой ненужных сведений об успешных соединениях. Откройте журнал в редакторе Notepad и выясните, происходит ли потеря пакетов при прохождении брандмауэра.

|

| Экран 8. Активация журнала брандмауэра для доменного профиля |

Еще один совет из области диагностики: отключите брандмауэр; вероятно, после этого возможности соединения будут восстановлены. Если вам удалось восстановить соединение с отключенным сетевым экраном, откройте окно командной строки и введите команду Netstat -AN; таким образом вы сможете просмотреть детали соединения. Если приложение подключается по протоколу TCP, вы сможете определить порты приложения, просмотрев локальные и «чужие» IP-адреса с состоянием Established. Это особенно удобно в ситуациях, когда вы не знаете наверняка, какой порт (или порты) то или иное приложение использует для установления соединения.

Доступное по адресу technet.microsoft.com/en-us/sysinternals/bb897437 инструментальное средство TCPView из набора утилит Windows Sysinternals можно уподобить «усиленному» варианту Netstat. Это средство отображает детальную информацию о соединениях по протоколу TCP и может быть полезным при диагностике неполадок в средствах сетевого соединения.

Ваш помощник — сетевой экран

Системы Server 2008 R2 и Server 2008 — это первые версии Windows Server, допускающие возможность функционирования корпоративной среды без отключения сетевого экрана. Важно только не отключать брандмауэр при установке на сервере какой-либо программы. Таким образом вы сможете испытывать средства подключения сервера до их развертывания в производственной сети. Чтобы узнать, имеет ли место потеря пакетов при прохождении через сетевой экран, установите настройку Log dropped packets. Тем, кто решит активировать брандмауэр на сервере после того, как этот сервер в течение некоторого времени проработал в производственной сети, я рекомендую для начала поместить его в лабораторную среду и определить, какие порты необходимы для открытия брандмауэра.

Алан Сугано (asugano@adscon.com) — президент компании ADS Consulting Group, специализирующейся на разработках в области Microsoft.NET, SQL Server и сетевых технологиях

Ниже будет рассказано о том, как добавить новое правило в Брандмауэр Windows Server 2008 R2. А конкретнее, будем добавлять разрешающее правило для порта 1433, который использует Microsoft SQL Server 2008 R2 или, как еще говорят, откроем порт на сервере (более подробно про настройка брандмауэра Windows для работы MS QL Server можно прочитать здесь).

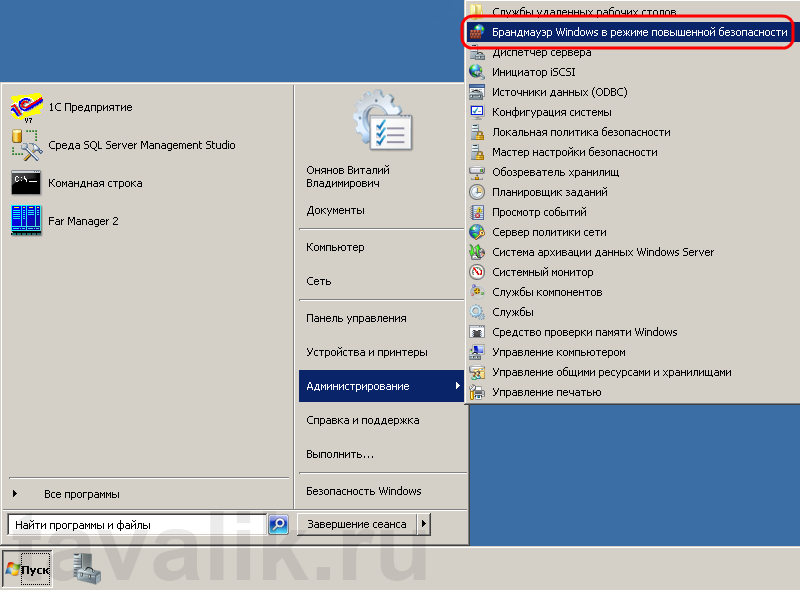

Итак, есть задача: открыть определенный порт на компьютере под управлением MS Windows Server 2008 R2. Чтобы это сделать необходимо просто добавить разрешающее правило в Брандмауэр Windows. Для этого, откроем оснастку «Брандмауэр Windows в режиме повышенной безопасности» (Windows Firewall with Advanced Security)

(«Пуск» (Start) — «Администрирование» (Administrative Tools) — «Брандмауэр Windows в режиме повышенной безопасности» (Windows Firewall with Advanced Security)

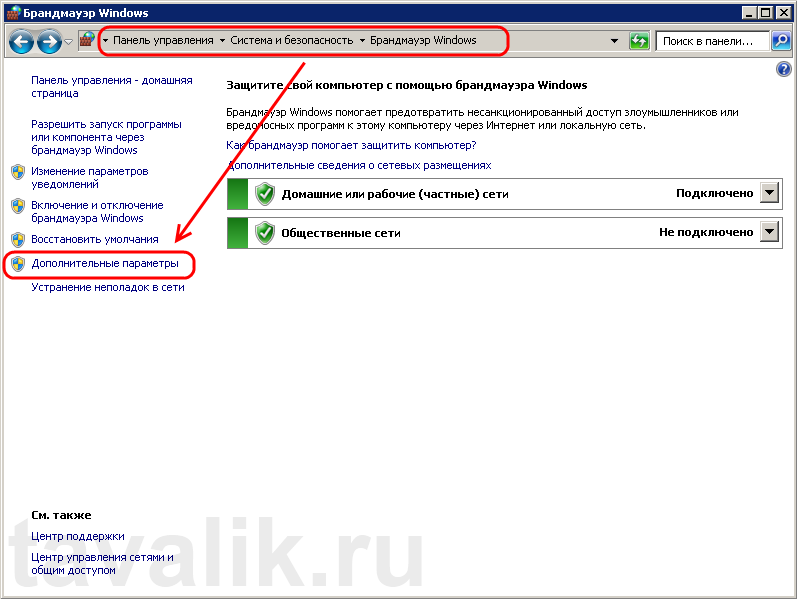

или «Пуск» (Start) — «Панель управления» (Control Panel) — «Система и безопасность» (System and Security) — «Брандмауэр Windows» (Windows Firewall) — «Дополнительные параметры» (Advanced Settings) )

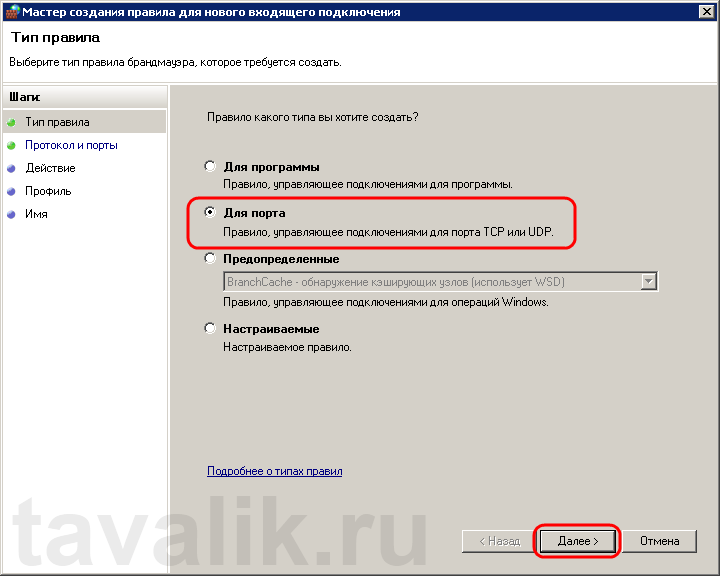

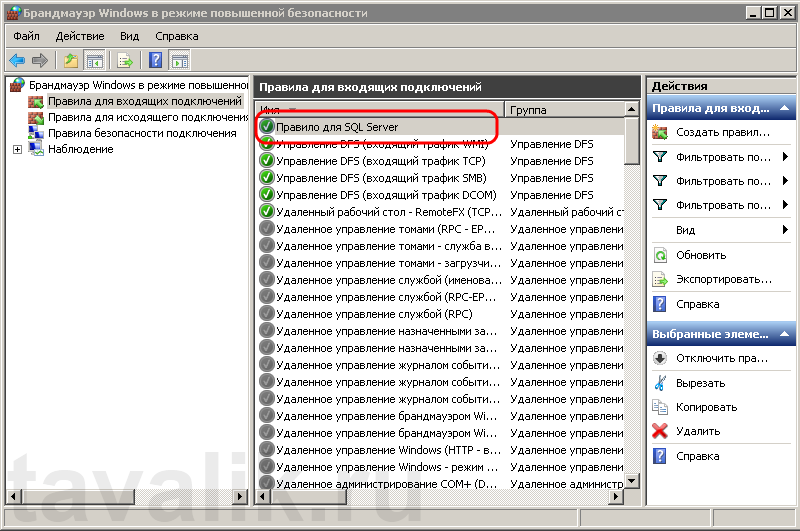

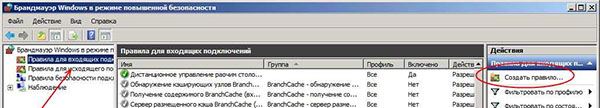

В дереве слева, кликаем правой кнопкой мыши по ветке «Правила для входящих подключений» (Inbound Rules) и в контекстном меню выбираем «Создать правило…» (New Rule…) .

Откроется мастер создания правила для нового входящего подключения (New Inbound Rule Wizard). На первом шаге необходимо выбрать тип создаваемого правила (Rule Type). В соответствии с нашей задачей выбираем «Для порта» (Port) и жмем «Далее» (Next).

Затем, соответственно, вводим номер открываемого порта (Specific local ports), выбираем протокол, для которого будет применяться правило (в нашем примере это протокол TCP), и снова нажимаем «Далее» (Next).

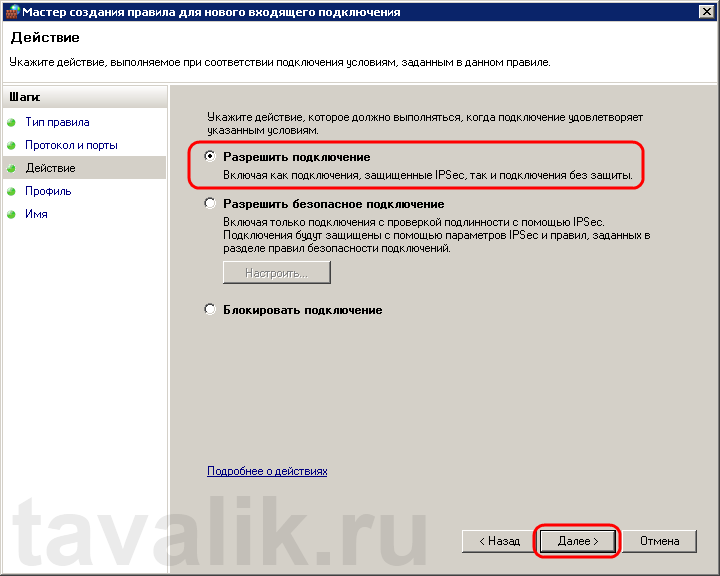

На следующем шаге указываем действие, которое для будет выполняться для указанных условий. Нам необходимо открыть порт, поэтом выбираем «Разрешить подключение» (Allow the connection) и жмем «Далее» (Next).

Выбираем профили брандмауэра, для которых будет действовать правило (по умолчанию все имеющиеся профили) и нажимаем «Далее» (Next).

Ну и наконец вводим имя и описание для создаваемого правила и нажимаем «Готово» (Finish) для завершения работы мастера.

Все, разрешающее правило для порта добавлено. Мы можем увидеть его в списке правил входящих подключений в окне Брандмауэр Windows в режиме повышенной безопасности (Windows Firewall with Advanced Security).

А клиентские программы теперь смогут подключаться к службе MS SQL Server по указанному порту.

Windows Server 2003 включал базовый брандмауэр на основе хоста, защищавший машину от внешних подключений, которые вы не хотели разрешать для сервера. Хотя это было очень полезно при защите машин Windows Server 2003, этот брандмауэр был слишком прост и не обеспечивал многоуровневого контроля над входящим и исходящим доступом к компьютеру Windows Server 2003 и с этого компьютера. К тому же, брандмауэр Windows Server 2003 был не очень плотно связан с установленными службами, поэтому приходилось вручную настраивать его всякий раз, когда вы добавляли новый сервер или службу на машину.

Windows Server 2008 представляет новый улучшенный брандмауэр; Windows Firewall с расширенной безопасностью (Advanced Security). Новый брандмауэр Windows представляет множество усовершенствований и очень схож с брандмауэром, который был включен в Windows Vista. Возможности, которыми обладает новый Windows Firewall с Advanced Security включают следующее:

Этот брандмауэр обладает большим количеством опций конфигурации, поэтому статья будет состоять из трех частей, в этой первой части будут рассмотрены основные базовые опции настройки брандмауэра и политик IPsec. Во второй части мы рассмотрим процесс создания входящих и исходящих правил, а третью часть мы посвятим тому, как создавать правила безопасности подключений.

Консоль Windows Firewall с Advanced Security можно открыть из меню Администрирование. Когда вы откроете консоль, вы увидите левую панель, как показано на рисунке ниже.

В средней панели будет отображена информация о профилях домена, личных и публичных профилях. Значения по умолчанию для каждого профиля следующие:

Для администраторов брандмауэра последняя настройка может показаться немного странной, поскольку на сетевых брандмауэрах, если отсутствует правило, разрешающее подключение, стандартное правило ‘clean up’ включается и соединение блокируется. Однако в контексте брандмауэра Windows Firewall с Advanced Security на базе хоста параметр Исходящее подключение, несоответствующее правилу, разрешено означает, что по умолчанию отсутствует контроль над исходящим доступом.

В левой панели консоли Windows Firewall с Advanced Security правой клавишей нажмите на вкладке Windows Firewall с Advanced Security в верху левой панели консоли и выберите Свойства. У вас откроется диалоговое окно Свойства Windows Firewall с Advanced Security.

Вкладка Профиль домена появится первой в диалоговом окне Свойства Windows Firewall с Advanced Security. Профиль домена применяется в том случае, когда машина подключена к корпоративной сети и может контактировать с доменом. Поскольку обычно серверы не перемещаются из сети в сеть, только профиль домена будет подходить в большинстве случаев. Исключением будет тот случай, когда сервер не принадлежит домену, поэтому в данном случае будет использоваться Личный профиль.

В окне Параметры вы настраиваете параметры, которые контролируют некоторые основные аспекты поведения брандмауэра. Нажмите кнопку Настроить.

Это вызовет диалоговое окно Настроить параметры для профиля домена. В окне Параметры брандмауэра вы можете указать, хотите ли вы, чтобы отображалось уведомление о том, что входящее подключение заблокировано. По умолчанию стоит значение Нет и лучше оставить его так. Иначе вы сойдете с ума от всех этих уведомлений несанкционированного подключения к серверу.

В окне одноадресный ответ вы настраиваете то, как машина будет отвечать на многоадресный и вещательный сетевой трафик. Значением по умолчанию является Да (по умолчанию), что позволяет серверу предоставлять одноадресные ответы на многоадресные запросы. Если вы работаете в среде, в которой не зависите от групповой пересылки и ретрансляции сообщений (у вас нет приложений групповой доставки сообщений на сервере, и сервер не зависит от таких вещательных протоколов как NetBIOS over TCP/IP), то вы можете поменять это значение на Нет.

Последнее окно не настраивается через консоль, эти настройки можно производить только через групповую политику. Окно Слияние правил отображает то, как клиенты должны реагировать на правила, которые идут из набора правил локального брандмауэра и правила брандмауэра, настроенные в политике групп. Параметрами по умолчанию в групповой политике является применение правил локального брандмауэра и локальных правил безопасности подключений. Что касается прочих параметров групповой политики, порядок приоритетов определяется LSDOU.

В диалоговом окне Свойства брандмауэра Windows с расширенной безопасностью в окне Ведение логов вы можете настроить некоторые опции записи логов для брандмауэра Windows Firewall. Нажмите Изменить.

Это вызовет диалоговое окно Настроить параметры ведения логов для профиля домена. По умолчанию имя файла лога будет pfireall.log, и хранится этот файл будет в папке по умолчанию на локальном жестком диске. При желании вы можете изменить это место путем ввода нового пути в текстовом окне Имя или нажатием кнопки Обзор.

Значение по умолчанию Ограничение размера (KB) для размеров журнала составляет 4 MB (4096 KB). При желании вы можете уменьшить или увеличить это значение. По достижении максимального размера лога, старые записи будут удалены, а новые записаны.

По умолчанию Запись утерянных пакетов и Запись успешных подключений имеет значение Нет (по умолчанию). Обратите внимание на тот факт, что если эти опции выключены, то в журнал ничего не будет записываться

На вкладке Личный профиль вы можете настроить те же самые параметры брандмауэра, что и на вкладке Профиль домена, но эти параметры будут применимы только тогда, когда компьютер подключен к частной сети, не подключенной к домену. Эти параметры никогда не применяются в тех случаях, когда сервер принадлежит домену, поскольку он не будет перемещаться из сети и в сеть, поэтому он всегда будет подключен к домену, иначе он просто не будет работать.

На вкладке Публичный профиль вы настраиваете параметры, которые применяются в тех случаях, когда компьютер подключен к публичной сети. Это никогда не применяется к серверам, поскольку эти параметры используются лишь для компьютеров, подключенных к публичной сети.

Нажмите кнопку Настроить в окне Умолчания IPsec.

Каждая из этих опций настроена на ряд стандартных значений, которые по мнению Microsoft будут наиболее предпочтительны. Однако каждую из них вы можете настроить на свой вкус. Для опций Обмен ключами и Защита данных вам нужно выбрать опцию Дополнительно. Для опции Метод аутентификации вы можете выбрать другую опцию или воспользоваться опцией Дополнительно чтобы более точно настроить метод аутентификации.

В окне Обмен ключами (Основной режим) выберите опцию Дополнительно и затем нажмите кнопку Изменить.

Это вызовет диалоговое окно Настроить дополнительные параметры обмена ключами. Стандартные параметры показаны здесь. Как вы видите, AES-128 является предпочтительным методом, используемым для обмена ключами, и если он недоступен на другом конце, значение перейдет обратно на 3DES. На этой странице также можно настроить время, в течение которого ключи действительны. Алгоритм обмена ключами по умолчанию имеет значение Diffie-Hellman Group 2. Group 1 — 768 бит, Group 2 — 1024 бита и Group 14 — 2048 бит.

Обратите внимание на то, что алгоритм Elliptic Curve и Group 14 не будут работать на предыдущих версиях Windows. Они работают только на Windows Vista и Windows Server 2008 машинах.

Нажмите Отменить на странице Изменить дополнительные параметры обмена ключами.

Мы вернемся на страницу Настроить параметры IPsec. В окне Защита данных выберите опцию Дополнительно и нажмите Изменить.

На странице Изменить параметры защиты данных вы настраиваете опции целостности данных и их шифрования. По умолчанию ESP используется для целостности данных, а ESP с AES-128 используется для шифрования данных. Обратите внимание на то, что AES-128 не поддерживается в предыдущих версиях Windows, поэтому параметры конфигурации позволяют использовать возврат к тройному DES (3DES).

Для любого из протоколов целостности или шифрования вы можете нажать кнопку Изменить после выбора протокола, чтобы посмотреть его параметры. Когда вы дважды нажмете на протокол целостности ESP, вы увидите, что ESP выбран и является рекомендуемым протоколом. Причина, по которой он рекомендован, заключается в том, что ESP может проходить через NAT устройства, когда IPsec NAT передача включена на обоих устройствах. Случайный алгоритм SHA1 используется по умолчанию, поскольку он более надежен, чем MD5.

Если вы дважды нажмете по записи шифрования ESP, вы увидите диалоговое окно настройки для этой опции. Здесь вы увидите, что только ESP выбирается по умолчанию из-за неспособности AH проходить через NAT устройства. Однако обратите внимание на то, что если у вас нет устройств NAT на пути между точками, подключенными через IPsec, то вы можете усилить свою безопасность правил подключения, включив AH. Однако, это то, что следует делать в качестве настройки, когда вы создаете правила подключения.

По умолчанию используется AES-128, но как вы видели в окне целостность и шифрование данных, есть возможность возврата к тройному DES, если вам необходимо подключить клиентов и серверов с более ранее версией Windows.

Последней опцией, для которой вы можете настроить умолчания, является Метод аутентификации. Чтобы посмотреть доступные методы аутентификации нажмите опцию Дополнительно, а затем нажмите Изменить.

Здесь у вас появится диалоговое окно Настроить дополнительные параметры метода аутентификации. Вы увидите, что по умолчанию можно включить только аутентификацию Computer (Kerberos V5). Здесь это называется Первая аутентификация (First Authentication). У вас также есть возможность включить аутентификацию пользователя (User Authentication) для Второй аутентификации (Second Authentication). Как вы увидите далее, когда мы будем создавать политики безопасности подключения, можно устанавливать аутентификацию для компьютера, для пользователя или и для компьютера, и для пользователя.

Входящие и исходящие правила брандмауэра

Для начала откройте консоль Windows Firewall with Advanced Security из меню Администрирование. В левой панели консоли вы увидите две вкладки, Входящие правила и Исходящие правила. Во вкладке Входящие правила находится список всех правил, которые контролируют несанкционированные входящие подключения к серверу. Во вкладке Исходящие правила перечислены все правила, контролирующие исходящие подключения, создаваемые сервером.

Рисунок 1

Нажмите на вкладке Входящие правила. Правила, которые вы увидите здесь, будут варьироваться в зависимости от того, какие серверы и службы установлены и включены на сервере. На рисунке ниже видно, что машина является контроллером домена Active Directory, и несколько правил включены для поддержки операций Active Directory.

По умолчанию, если отсутствуют правила, разрешающие входящие подключения к серверу, то попытки подключения останавливаются. Если есть разрешающее правило, то подключения разрешены, если параметры подключения соответствуют требованиям правила. Мы рассмотрим эти характеристики.

Рисунок 2

Когда вы нажимаете на вкладку Исходящие правила, вы видите правила, созданные для разрешения исходящих подключений с сервера к другим машинам. Мне кажется это очень интересным, поскольку, как я уже говорил в первой части этой серии статей, конфигурация по умолчанию для исходящих подключений разрешает любой трафик, для которого нет запрещающего правила. Поэтому если мы оставим параметры брандмауэра Windows Firewall с расширенной безопасностью по умолчанию, зачем тогда нам вообще нужны эти разрешающие правила?

Потому что все работает примерно так. На самом деле, когда параметр Разрешить (по умолчанию) включен для исходящих подключений, это определяет поведение исходящих подключений, которые не соответствуют параметрам исходящего правила брандмауэра. Поэтому причина использования всех эти правил заключается в том, что если вы захотите изменить поведение, в этом случае выбирается параметр Блокировать, то в случае отсутствия разрешающего правила данное подключение будет заблокировано. Вот в чем заключается причина наличия всех разрешающих правил.

Помните, для входящих и исходящих правил, природа и количество правил определяется службами и серверами, установленными на машине. Когда вы устанавливаете службы с помощью Server Manager, Server Manager будет автоматически работать с брандмауэром Windows Firewall для создания подходящих и наиболее безопасных правил.

Рисунок 3

Вы должны были заметить, что правила не пронумерованы, поэтому создается впечатление, что отсутствует порядок следования. Это не совсем так, правила оцениваются в нижеприведенном порядке следования:

- Правила обхода аутентификации (эти правила отменяют правила блокирования). Аутентификация осуществляется с помощью IPsec

- Блокирование

- Разрешение

- Стандартное поведение профиля (разрешение или блокирование подключения, как настроено во вкладке Профиль диалогового окна Свойства брандмауэра Windows с расширенной безопасностью, которые вы видели в первой части этой серии статей)

Еще один момент, который следует учитывать касаемо того, как расставляются приоритеты правил, заключается в том, что более специфичные правила имеют более высокий приоритет перед более общими правилами. Например, правила с определенными IP адресами, включенными в источник или адрес назначения, обрабатываются перед правилами, разрешающими любой источник или адрес назначения.

В левой панели консоли Windows Firewall with Advanced Security вы можете правой клавишей нажать на вкладке Входящие правила или Исходящие правила и быстро отфильтровать по профилю, статусу или группе. Интегрированные правила брандмауэра Windows автоматически сгруппированы для вас на основе функций, которые они выполняют. На рисунке ниже видно, что существует несколько групп, по которым вы можете фильтровать правила.

Рисунок 4

Чтобы посмотреть подробности конфигурации правил брандмауэра, дважды нажмите на любое правило в списке. У вас откроется диалоговое окно Свойства для этого правила. Во вкладке Общие вы видите название правила, его описание, а также информацию о том, относится ли это правило к заранее созданному набору правил, имеющихся в Windows. Для правил, которые входят в свод заранее созданных правил, вы увидите, что не все элементы правила можно настроить.

Правило включено, когда напротив строки Включено стоит флажок.

В панели Действия у вас есть три опции:

- Разрешить подключения. Это указывает на то, что правило относится к разрешающим правилам.

- Разрешить только безопасные подключения. Когда выбрана эта опция, только те пользователи или машины, которые могут аутентифицироваться на сервере, смогут подключиться. К тому же, если вы выберите эту опцию, у вас будет возможность Требовать шифрования и Отменять правила блокировки. Опция Требовать шифрования требует не только аутентификации пользователя или машины, но и зашифрованного сеанса с сервером. Если вы выберите опцию Отменять правила блокировки, вы можете миновать остальные правила брандмауэра, которые в противном случае будут запрещать подключение. Это позволяет вам создавать запрещающие правила, которые блокируют подключение всех машин пользователей, неспособных аутентифицироваться на сервере.

- Блокировать подключения. Эта опция настраивает запрещающее правило.

Рисунок 5

Нажмите на вкладке Программы и службы. Правила брандмауэра можно настроить на разрешение или запрещение доступа к службам и приложениям, установленным на сервере. На рисунке ниже видно, что правило применяется к службе lsass.exe. Вы, вероятно, знаете, что lsass.exe содержит несколько служб. В этом случае вы можете нажать кнопку Параметры в окне Службы и выбрать определенную службу, содержащуюся в lsass.exe.

Рисунок 6

Нажмите на вкладке Пользователи и компьютеры. Здесь вы можете настроить правило так, чтобы оно применялось к конкретным пользователям и машинам. Чтобы поддерживать аутентификацию пользователей и компьютеров, пользователь или компьютер должен принадлежать домену Active Directory, а политика IPsec должна быть настроена на поддержку безопасности IPsec между двумя конечными точками. Позже при создании правила брандмауэра мы посмотрим, как это работает.

Рисунок 7

На вкладке Протоколы и порты вы выбираете, к каким протоколам будут применяться правила. Здесь есть следующие опции:

- Тип протокола. Это тип протокола, например, UDP, TCP, ICMP, GRE и многие другие типы протоколов.

- Номер протокола. Если вам нужна поддержка определенных протоколов, вы можете задать номер протокола. Если вы используете один из предварительно созданных протоколов, то Номер протокола будет заполнен автоматически.

- Локальный порт. Здесь вы устанавливаете локальный порт на сервере, к которому будет применяться правило брандмауэра. Если это входящее правило, то это будет порт, который прослушивается сервером. Если это исходящее правило, то это будет порт источника, который используется сервером для подключения к другой машине.

- Удаленный порт. Это удаленный порт, к которому применяется правило брандмауэра. В случае правила для исходящих подключений это будет тот порт, через который сервер будет пытаться подключаться к другой машине. В случае входящего правила, это будет порт источника на другом компьютере, пытающемся подключиться к серверу.

Кнопка Настроить используется для настройки параметров для ICMP протоколов.

Рисунок 8

Нажмите на вкладке Границы. Здесь вы можете задавать Локальный IP адрес и Удаленный IP адрес, к которым применяется правило. Локальный IP адрес — это адрес на сервере, который принимает подключение, или адрес, используемый для отправки исходящих подключений. Удаленный IP адрес — это IP адрес удаленного сервера, к которому сервер либо пытается подключиться в случае исходящего доступа, либо это IP адрес источника на машине, которая пытается подключиться к серверу в случае входящего доступа.

Рисунок 9

Нажмите на вкладке Дополнительно. Здесь вы можете указывать то, какие профили будут использовать правило. В примере на рисунке ниже видно, что правило используется всеми профилями. Как я уже отмечал в предыдущей статье, маловероятно, что вы будете использовать какой-то профиль помимо доменного профиля для сервера, за исключением машин, не принадлежащих домену, расположенных в DMZ и небезопасных зонах.

В окне Тип интерфейса вы можете выбрать интерфейсы, к которым будет применяться правило. На рисунке ниже показано, что правило применено ко всем интерфейсам, которые включают локальную сеть, удаленный доступ и беспроводные интерфейсы.

Опция Edge прохождение довольно интересна, так как о ней в документации сказано немного. Вот, что говорится в файле справки:

‘Edge traversal – Указывает, включено ли прохождение edge (Да) или выключено (Нет). Когда edge прохождение включено, приложение, служба или порт, к которому применено правило, глобально адресуем (имеет адрес) и доступен с внешнего устройства трансляции сетевых адресов (NAT) или edge устройства.’

Чтобы это могло бы значить? Мы можем сделать службу доступной через NAT устройство с помощью ретрансляции порта этого NAT устройства перед сервером. Связано ли это каким-то образом с IPsec? Связано ли это как-то с NAT-T? Могло ли случиться так, что автор этого файла справки тоже не был в курсе, и написал полную тавтологию?

Я не знаю для чего это, но если выясню, то размещу информацию об этом на своем блоге.

Рисунок 10

Создание правила брандмауэра

Вы можете создавать правила брандмауэра, чтобы дополнять правила, которые настраиваются автоматически менеджером Server Manager, когда вы устанавливаете серверы и службы на машине. Чтобы начать, нажмите по ссылке Новое правило в правой панели консоли Windows Firewall with Advanced Security. Это вызовет Мастера создания новых входящих правил.

Первая страница мастера – это страница Тип правила. Здесь вы настраиваете правило, что применить к одному из следующих компонентов:

- Программа. Это позволяет вам контролировать доступ к и с определенной программы. Обратите внимание, что когда вы пытаетесь применить правила брандмауэра к программам и службам, программа или служба должна быть записана в интерфейс Winsock, чтобы требования порта могли быть переданы на брандмауэр Windows

- Порт. Это позволяет настраивать правило на основе номера порта TCP или UDP.

- Предопределенные. Брандмауэр Windows можно настроить на использование предопределенного набора протоколов или служб и применения к ним правила

- Выборочные. Эта опция позволяет вам более четко настраивать ваше правило вне параметров, доступных в других опциях.

Давайте выберем опцию Выборочные, чтобы посмотреть все опции настройки.

Рисунок 11

На второй странице мастера у вас есть три опции:

- Все программы. Правило будет применяться ко всем программам, которые соответствуют элементам правила.

- Путь программы. Это позволяет вам настраивать правило на использование определенных программ и применять его только к тем соединениям, которые подключаются к или с этих программ.

- Службы. Некоторые программы служат в качестве ‘контейнера’ для нескольких программ, например services.exe и lssas.exe программы, которые мы рассмотрели ранее. Когда вы выбираете одну из этих программ, вы можете ограничить службы, к которым правило будет применимо, путем нажатия кнопки Настроить и выбора программы.

Рисунок 12

Когда вы нажимаете кнопку Настроить, у вас открывается диалоговое окно Настроить параметры службы. Здесь у вас есть возможности:

- Применить ко всем программам и службам. Используйте эту опцию, когда хотите применить правило ко всем программам и службам, содержащимся в выбранном вами .exe файле, для которого применимо правило

- Применить только к службам. В этом случае правило будет применимо только к службам, содержащимся в выбранном вами .exe файле

- Применить к этой службе. Когда вы выбираете эту опцию, вы можете выбирать определенную службу, содержащуюся в .exe файле

Рисунок 13

На следующей странице мастера вы можете указывать протокол, к которому хотите применить правило. Обратите внимание на то, что когда вы выбираете программу, вам не придется настраивать протокол вручную, поскольку брандмауэр Windows сможет получить информацию о протоколе с интерфейса Winsock. Однако если вы не выбираете программу, вам нужно будет настроить протокол, к которому будет применяться правило.

Здесь у вас есть следующие опции:

- Тип протокола. Здесь вы указываете тип протокола, на который распространяется это правило. На рисунке ниже показано, что брандмауэр Windows поддерживает большое количество различных типов протоколов.

- Номер протокола. Для расширенного контроля над протоколами, например IPsec, вам потребуется выбрать номер протокола.

- Локальный порт. Это тот порт сервера, к которому будет применяться правило. Локальный порт – это порт, к которому в случае входящего подключения пытается подключиться клиентский компьютер, и порт источника для исходящего подключения в сценарии исходящих соединений.

- Удаленный порт. Это порт на другой машине. Удаленный порт – это порт, к которому сервер пытается подключиться в случае исходящего соединения, или порт источника компьютера, пытающегося подключиться к серверу в случае входящего соединения.

- Параметры протокола Internet Control Message Protocol (ICMP). Если вы настраиваете протоколы ICMP, вы можете указать тип и код здесь.

Рисунок 14

На рисунке ниже видно, что я создал протокол управления IMAP4. Я выбрал TCP в качестве типа протокола, а номер был введен автоматически. Локальный порт, являющийся портом, к которому клиенты IMAP4 подключаются, — 143. Удаленный порт имеет параметр «Все порты», так как IMAP4 серверам все равно, каков порт источника подключаемого клиента.

Рисунок 15

На странице Границы вы можете устанавливать локальный и удаленный IP адреса, к которым применяется это правило. Вы можете выбрать Любой IP адрес или Эти IP адреса. Эта опция дает вам некоторые меры контроля над тем, какие машины могут подключаться к серверу и к каким машинам может подключаться сервер, когда подключение соответствует другим элементам правила.

У вас также есть возможность применить эти границы к определенному интерфейсу, как показано на рисунке ниже. Вы видите диалоговое окно Настроить типы интерфейса, когда нажимаете кнопку Настроить.

Рисунок 16

На странице Действия вы выбираете то, что должно произойти, когда подключение соответствует элементам правила брандмауэра. Здесь есть следующие опции:

- Разрешить подключение. Это делает данное правило разрешающим правилом

- Разрешить подключение, если оно безопасное. Это разрешает подключение, если есть IPsec политика, позволяющая двум конечным точкам создавать безопасное подключение. У вас также есть возможность зашифровать сеанс между двумя конечными точками, поставив флажок в строке Требовать шифрования подключений. Если вы хотите, чтобы это правило отменяло другое правило, которое блокирует подключение, вы можете выбрать опцию Отменять правило блокирования.

- Блокировать подключение. Это делает данное правило запрещающим правилом.

Рисунок 17

На странице Пользователи и компьютеры вы можете выбирать, какие пользователи и компьютеры могут подключаться к серверу. Чтобы эта опция работала, обе конечные точки должны принадлежать одному домену Active Directory, а также должна существовать IPsec политика, чтобы создавать IPsec соединение между двумя конечными точками. В брандмауэре Windows с расширенной безопасностью политики IPsec называются Правилами безопасности подключений. Я расскажу о правилах безопасности подключения в следующей статье.

Поставьте галочку напротив опции Позволять подключения только с этих компьютеров, если хотите разрешить подключения только с определенных компьютеров. Поставьте галочку напротив опции Разрешать подключения только для этих пользователей, если хотите ограничить доступ определенным пользователям или группам пользователей. Помните, что эти параметры будут работать только в том случае, если машины принадлежат к одному домену, и если вы настроили IPsec подключение между ними.

Рисунок 18

На странице Профиль вы указываете, к каким профилям вы хотите применить правило. В большинстве случаев только профиль домена можно применить на сервере, поэтому прочие профили практически никогда не активируются. Однако их активация не составляет никакого труда.

Рисунок 19

На последней странице мастера вы указываете имя правила. Нажмите Завершить, чтобы создать правило.

Рисунок 20

Итак, на этом закончим! Есть также вкладка Мониторинг для правил брандмауэра, но она дает лишь информацию о том, какие правила активированы. В ней нет информации относительно того, какие правила могут включаться в определенное время, что было бы неплохой чертой и, возможно, команда Windows возьмет ее на заметку в будущих обновлениях брандмауэра Windows с расширенной безопасностью.

Введение в изоляцию домена

В этой части мы рассмотрим процесс использования групповой политики для внедрения изоляции домена через использование IPsec. Windows Firewall с расширенной безопасностью интегрирован с групповой политикой Windows Server 2008, что позволяет использовать консоль управления групповыми политиками и редактора групповых политик для создания политики брандмауэра на машинах всего домена в организационной единице (OU) или на сайте.

Конфигурация изоляции домена (Domain Isolation) (через интерфейс Windows Firewall с расширенной безопасностью) позволяет вам защищать все ваши машины в домене от потенциально опасных машин, которые не входят в домен. Члены домена настроены так, что они должны аутентифицироваться друг с другом, прежде чем между ними будет разрешено подключение. Машины, которые не являются членами домена, не могут аутентифицироваться с членами домена, поэтому соединение для таких машин работать не будет.

Хотя это можно было делать и на предыдущих версиях Windows, интерфейс настройки для конфигурации IPsec политик был слишком сложным, его было так трудно понять, что не многие администраторы безопасности и Windows желали создавать себе трудности с изоляцией домена. Однако с появлением брандмауэра Windows с расширенной безопасностью в Windows Server 2008 и Vista, стало очень просто осуществлять настройки изоляции домена. А его интеграция с групповой политикой Windows Server 2008 Group Policy позволяет с легкостью централизовать процесс настройки так, что в результате вы получаете решение с ‘одним касанием’.

В этой части (которая будет разделена на две отдельные части) об изоляции домена я покажу вам, как создавать решение по изоляции домена для простой сети из трех машин. Эти машины представляют собой следующее:

- Контроллер домена, который будет требовать безопасность. Вы не можете в принудительном порядке внедрить безопасность, так как машины не могут получить групповую политику, если вы принудительно внедряете безопасность. Однако если вы запрашиваете безопасность при подключении к контроллеру домена, члены домена могут подключаться к контроллеру домена для получения групповой политики, после чего они могут защищать остальную часть взаимодействия с помощью контроллера домена. IP адрес в этом примере будет 10.0.0.2

- Сервер, требующий безопасности. Это может быть любой тип сервера ‘ файловый сервер, сервер баз данных, веб сервер. Когда мы покажем подключения в конце статьи, мы просто включим эхо запросы (pings) на сервере, чтобы посмотреть, что правило безопасности подключения работает. IP адрес в этом примере будет 10.0.0.3

- Клиент Windows Vista. Эта машина будет подключена к серверу и контроллеру домена. IP адрес в этом примере будет 10.0.0.100

Серверы представляют собой Windows Server 2008 машины, и все три машины принадлежат одному домену.

Не нужно устанавливать специальные роли, службы или функции, чтобы изоляция домена работала.

Обратите внимание, что это очень простой сценарий, и он не включает исключений, которые вам нужны на серверах в инфраструктуре вашей сети, такие как DNS, DHCP или WINS серверах, а также для стандартного шлюза.

Очень важно в производственной сети, чтобы вы создали эти исключения для внедрения политики IPsec с тем, чтобы машины, не принадлежащие домену, все же имели возможность взаимодействовать с этими серверами инфраструктуры. В конце я предоставлю ссылки, которыми вы сможете воспользоваться, чтобы получить дополнительную информацию о планировании изоляции домена для вашей производственной сети.

Настройка стандартной IPsec политики на требование шифрования

В примере, который мы используем в статье, нам нужно убедиться в том, что IPsec используется не только для контроля того, какие компьютеры могут подключаться друг к другу, но и убедиться в том, что никто не сможет получить частную информацию, которая используется всеми компьютерами членов домена. Чтобы это сделать, мы можем использовать ESP шифрование.

Чтобы сделать ESP шифрование частью параметров IPsec по умолчанию, нам нужно зайти в свойства брандмауэра Windows Firewall с расширенной безопасностью в редакторе групповой политики.

Откройте консоль управления групповой политикой на вашем контроллере домена, а затем откройте стандартную политику домена (Default Domain Policy) для вашего домена (или тестового домена, если вы делаете это в тестовой среде) в редакторе групповой политики.

В левой панели редактора групповой политики разверните несколько ветвей, как показано на рисунке ниже. Путь:

Конфигурация компьютера Политики Параметры WindowsБрандмауэр Windows с расширенной безопасностью

Правой клавишей нажмите на вкладке и выберите команду Свойства.

Рисунок 1

В диалоговом окне Брандмауэр Windows с расширенной безопасностью нажмите по вкладке Параметры IPsec. Во вкладке Параметры IPsec нажмите кнопку Настроить.

Рисунок 2

В диалоговом окне Настройка параметров IPsec выберите опцию Дополнительно в поле Защита данных (Быстрый режим). Нажмите кнопку Настроить.

Рисунок 3

В диалоговом окне Настройка параметров защиты данных поставьте галочку в строке Требовать шифрования для всех правил защиты подключений, которые используют эти параметры. Обратите внимание, что AES-128 будет использоваться по умолчанию, но если комбинация клиент/сервер не поддерживает этот уровень шифрования, то они вернутся к использованию 3DES (тройной DES). Нажмите OK.

Рисунок 4

Теперь, когда мы настроили стандартные параметры IPsec на поддержку шифрования подключений между изолированными узлами, мы можем перейти к созданию правил безопасности подключений.

Создание правила запроса безопасности контроллера домена

Один из моментов, который я заметил в своих исследованиях и тестировании изоляции доменов с помощью IPsec, была большая проблема, связанная с контроллерами домена. Всякий раз, когда я настраивал политики IPsec на требование безопасности на контроллере домена, подключение членов домена не работало, и они никогда не могли дойти до страницы входа. Однако если вы настраиваете правила IPsec на запрос безопасности, то члены домена могут входить и подключаться к контроллеру домена. Вдобавок, когда запрос безопасности был настроен, клиенты могли создавать безопасные IPsec подключения с контроллером домена после получения групповой политики, через незащищенное соединение (как мне кажется).

Я не знаю, почему вы не можете требовать безопасность при настройке политик IPsec на контроллере домена, но я знаю, что если вы требуете безопасность, вместо того чтобы запрашивать ее на контроллере домена, у вас будет очень неудачный день.

Однако мы можем запрашивать безопасность при подключении к контроллеру домена. Это позволит нам создавать безопасное подключение к контроллеру домена, несмотря на то, что мы не требуем безопасности при подключении.

В редакторе групповой политики перейдите на вкладку Правила безопасности подключений в левой панели консоли ветви Узел расширенной безопасности брандмауэра Windows, как показано на рисунке ниже. Полный путь к этому узлу будет следующим:

Конфигурация компьютера Политики Параметры Windows Брандмауэр Windows с расширенной безопасностью Правила безопасности подключений

Правой клавишей нажмите на строке Правила безопасности подключений и выберите Новое правило.

Рисунок 5

На странице Тип правила в Мастере создания нового правила безопасности подключений выберите опцию Изоляция и нажмите Далее.

Рисунок 6

На странице Требования выберите опцию Запрашивать аутентификацию для входящих и исходящих подключений. Когда вы выберите эту опцию, будет требоваться аутентификация при попытке компьютера создать подключение к другому компьютеру, и когда другой компьютер создает входящее подключение к этому компьютеру. Если аутентификация проходит успешно, безопасность IPsec применяется к сеансу. Однако если аутентификация безуспешна, машина перейдет к не аутентифицируемому подключению.

Нажмите Далее.

Рисунок 7

На странице Метод аутентификации выберите опцию По умолчанию. Опция По умолчанию определяется параметрами IPsecDefaults в Свойствах в диалоговом окне Брандмауэр Windows с расширенной безопасностью, которое мы видели ранее. Мы также рассмотрели подробности этого диалогового окна в первой части этой серии статей, поэтому вам следует посмотреть подробности стандартных настроек IPsec политики.

Параметры по умолчанию будут использовать Kerberos для аутентификации. Поскольку все члены домена могут использовать Kerberos для аутентификации, на серверах и клиентах ничего не нужно делать. Существует несколько способов аутентификации, таких как сертификат компьютера или ключ pre-shared key. Но самый надежный способ – это Kerberos, а учитывая, что для применения Kerberos не нужно сильно ломать голову, выбор в его пользу становится очевидным.

Нажмите Далее.

Рисунок 8

На странице Профиль удалите флажки из строк Частный и публичный. Вам нет нужды в том, чтобы ваши мобильные ПК использовали IPsec изоляцию домена, когда находятся вне корпоративной сети.

Нажмите Далее.

Рисунок 9

На странице Имя дайте название правилу. В этом примере я назвал правило DC Request Security. Нажмите Завершить.

Рисунок 10

Вы увидите правило в списке правил, показанном на рисунке ниже. Мы еще не закончили работу с правилом, так как нам нужно настроить IP адреса, к которым правило будет применяться. Вы видите из строки, что правило применимо к любой конечной точке 1 и конечной точке 2. Конечные точки могут быть одним IP и другим IP адресом, или одна конечная точка может быть группой IP адресов, а другая – одним IP адресом.

В этом примере нам нужно создать одну конечную точку, чтобы она была всеми IP адресами сети, а вторую конечную точку – чтобы она была IP адресом контроллера домена этого примера.

Правой клавишей нажимаем на правиле DC Request Security Rule и выбираем Свойства, чтобы внести изменения.

Рисунок 11

В диалоговом окне Свойства DC Request Security выбираем опцию Эти IP адреса в рамке Конечная точка 2. Затем нажимаем кнопку Добавить.

Рисунок 12

В диалоговом окне IP адрес вводим IP адрес контроллера домена. Выбираем опцию Этот IP адрес или подсеть и вводим IP адрес. Обратите внимание, что здесь также есть опции Этот диапазон IP адресов и Предопределенный набор компьютеров. Опция Предопределенный набор компьютеров позволяет выбирать из нескольких серверов инфраструктуры, таких как DHCP, DNS, WINS и стандартный шлюз с тем, чтобы машины, которые не могут аутентифицироваться, могли быть избавлены от необходимости аутентифицироваться с этими серверами инфраструктуры. Примерами могут быть Macs, Unix, Linux и другие ОС, которые могут использовать Microsoft Kerberos для аутентификации.

Жмем OK.

Рисунок 13

Теперь мы должны увидеть IP адрес контроллера домена в рамке Конечная точка 2. Нажимаем OK в диалоговом окне Свойства DC Request Security.

Рисунок 14

Теперь вы должны увидеть IP адрес контроллера домена в колонке Конечная точка 2 в строке DC Request Security.

Рисунок 15

Теперь, когда политика запроса безопасности контроллера домена на месте, мы можем создавать правило изоляции домена клиентов и серверов при подключении к другим членам домена.

Создание правила изоляции клиента и сервера домена

Следующее правило, которое мы создадим, это правило изоляции клиента и сервера домена. Это правило будет не только требовать безопасность, как предыдущее правило, которое мы создали для подключений контроллера домена, это правило будет требовать аутентификацию и безопасность, когда члены домены будут подключаться друг к другу. Это правило будет требовать аутентификации для входящих подключений, а также требовать безопасность для исходящих подключений.

Когда вы требуете безопасность для входящих подключений, это будет требовать от компьютеров, желающих подключиться к любому члену домена, аутентифицироваться у члена домена, используя Kerberos. Если машина не может аутентифицироваться, подключение работать не будет. Если компьютер может аутентифицироваться, подключение будет установлено. Это правило позволяет членам домена создавать безопасные подключения друг к другу, а также позволяет членам домена подключиться к машинам, не принадлежащим к домену, которые не могут аутентифицироваться.

Перейдите на вкладку Правила безопасности подключений в левой панели редактора групповой политики, как вы делали при создании предыдущего правила.

Правой клавишей нажмите на Правилах безопасности подключений и выберите Новое правило.

Рисунок 1

На странице Тип правила выберите опцию Изоляция и нажмите Далее.

Рисунок 2

На странице Способ аутентификации выберите Стандартный и нажмите Далее.

Рисунок 3

На странице Имя дайте правилу имя. В этом примере мы назовем правило Client/Server Domain Isolation и введем описание Шифрует и защищает подключения между всеми машинами, которые не являются контроллерами домена или серверами инфраструктуры (DNS, DHCP, стандартный шлюз, WINS).

Нажмите Далее.

Рисунок 4

Обратите внимание на правило в списке правил безопасности подключений. Вы, возможно, интересуетесь, не возникнет ли у нас здесь проблем, так как правило Client/Server Domain Isolation включает все IP адреса, включая IP адрес контроллера домена.

Это не проблема, поскольку правила оцениваются от самых конкретных к самым общим. Поэтому более конкретные правила будут оцениваться перед более общими правилами. В нашем случае правило DC Request Security будет более конкретным, так как Конечная точка 2 — это IP адрес, в то время как в правиле Client/Server Domain Isolation Конечная точка 2 — это любой IP адрес.

Рисунок 5

Обратите внимание, что в производственной среде нам бы понадобилось создавать некоторые правила исключения, где некоторые устройства освобождались бы от аутентификации. Сюда бы вошли DHCP, DNS, WINS и адреса стандартного шлюза, которые должны использоваться машинами, не являющимися членами домена, и поэтому не имеющими возможности аутентифицироваться, используя Kerberos. Ссылки в конце этой статьи помогут вам в планировании и настройках, необходимых для применения изоляции домена в производственных сетях.

Создание правила брандмауэра для разрешения входящего Ping

Чтобы протестировать конфигурацию, вы возможно захотите использовать команду ping, чтобы опросить сервер с клиента Vista. Для этого вам нужно разрешить входящие запросы ICMP ping на сервер для тестирования. Чтобы это сделать, вам нужно создать правило, которое позволит клиенту Vista опрашивать сервер, используя Windows Firewall with Advanced Security MMC.

На сервере откройте Брандмауэр Windows с расширенной безопасностью из меню Администрирование.

В левой панели консоли брандмауэра нажмите правой клавишей на вкладке Входящие правила и выберите Новое правило.

Рисунок 6

На странице Тип правила выберите опцию Пользовательское. Нажмите Далее.

Рисунок 7

На странице Программа выберите опцию Все программы и нажмите Далее.

Рисунок 8

На странице Протокол и порты нажмите по стрелке вниз в списке Тип протокола и выберите опцию ICMPv4.

Нажмите кнопку Настроить. В диалоговом окне Параметры настройки ICMP выберите опцию Определенные типы ICMP. Затем поставьте флажок в строке Эхо запрос. Нажмите Далее.

Рисунок 9

Нажмите Далее на странице Протокол и порты.

Рисунок 10

В диалоговом окне Границы примите умолчания для удаленных и локальных IP адресов, это будет значение Любой IP адрес. Нажмите Далее.

Рисунок 11

На странице Действие выберите опцию Разрешить подключение и нажмите Далее.

Рисунок 12

На странице Профиль уберите галочки из строк Личный и Публичный и нажмите Далее.

Рисунок 13

На странице Имя укажите название правила. В этом примере мы назвали правило Allow ICMP Request. Нажмите Закончить.

Рисунок 14

Вы видите правило Allow ICMP Request в списке входящих правил.

Рисунок 15

Просмотр действий безопасности подключений

Итак, теперь мы готовы проверить работоспособность этого правила! Перейдите на сервер, откройте консоль брандмауэра и выберите вкладку Правила безопасности подключений в левой панели консоли. Вы должны увидеть правила, которые создали, в групповой политике. Если вы не видите эти правила, сделайте следующее:

- На контроллере домена откройте интерпретатора команд, впишите gpupdate /force и нажмите ENTER, чтобы обновить групповую политику на контроллере домена

- После обновления групповой политики на контроллере домена, обновите групповую политику на сервере, открыв командную строку, вписав gpupdate /force и нажав ENTER для обновления групповой политики на сервере

- Если это не помогло, попробуйте перезагрузить сервер и войти еще раз

Затем обновите вид Правил безопасности подключений на сервере, чтобы посмотреть обновленный список правил. Это тот же список, который вы увидите в редакторе групповой политики.

Рисунок 16

Нажмите на вкладке Основной режим в левой панели консоли. Вы должны увидеть, что сервер создал безопасные соединения с контроллером домена и клиентом Vista. Если вы не видите защищенные соединения с клиентом Vista, сделайте следующее:

- Запустите команду gpupdate /force на клиенте Vista

- Настройте так, чтобы правила безопасности подключений применялись на клиенте Vista путем их отметки в оснастке Windows Firewall with Advanced Security MMC на клиенте Vista.

- Если это не помогло, перезапустите компьютер клиента Vista

- Опросите клиента Vista с сервера

После выполнения этих шагов вы должны увидеть безопасные IPsec соединения между сервером, контроллером домена и клиентом Vista.

Рисунок 17

Когда вы дважды нажмете на одной из записей в панели деталей Основной режим , вы увидите подробности безопасного подключения.

Рисунок 18

Нажмите на вкладке Быстрый режим в левой панели консоли. Вы должны увидеть безопасные подключения на контроллере домена и клиенте Vista.

Рисунок 19

Если вы дважды нажмете на одной из записей в панели деталей вкладки Быстрый режим, вы увидите подробности этого подключения. Обратите внимание, что ESP конфиденциальность была применена и использует AES-128 шифрование. Это означает, что соединение защищено в сети и не может быть перехвачено кем-либо.

Step by step guide to open firewall ports on Windows Server 2008 R2 Enterprise edition, as below:

// To do so, Click on Start button, then click on Administrative Tools, then click on Windows Firewall With Advanced Security as below:

How to open firewall ports on Windows Server 2008 R2 Enterprise – Windows Firewall With Advanced Security

// On Windows Firewall With Advanced Security wizard , click on Inbound Rules: ( on left panel )

How to open firewall ports on Windows Server 2008 R2 Enterprise – Windows Firewall With Advanced Security

// On Windows Firewall With Advanced Security wizard, Click on New Rule on your right panel as below:

How to open firewall ports on Windows Server 2008 R2 Enterprise – Inbound Rule

// On New Inbound Rule Wizard, Select Port radio button and click Next:

How to open firewall ports on Windows Server 2008 R2 Enterprise – Rule Type

// On New Inbound Rule Wizard, Select TCP/UDP & also mentioned your rule will apply to specific local ports OR All local ports & click Next:

How to open firewall ports on Windows Server 2008 R2 Enterprise – Protocol and Ports

// On New Inbound Rule Wizard, select your action & click Next:

How to open firewall ports on Windows Server 2008 R2 Enterprise – Action

// On New Inbound Rule Wizard, click Next:

How to open firewall ports on Windows Server 2008 R2 Enterprise – Profile

// Provide Name & Description for the newly created rule & click Finish:

How to open firewall ports on Windows Server 2008 R2 Enterprise – Name

Rule added successfully and will be reflect in Windows Firewall With Advanced Security wizard.

Are you experiencing “time-out” error messages with certain websites? Find solution.

OR

Is your browser loaded with negative cache entries? Find solution.

***********************************************************************

Note: Please don’t hesitate to revert in case of any query OR feedback.

Thanking you.

Have a easy life ahead.

Эта статья предназначена для тех, кто занят вопросом обеспечения безопасности серверов, управляемых серверной операционной системой версий Microsoft Windows Server 2008/2012. В инструкции мы подробно разберем, как обеспечить безопасность работы. Обратите внимание, что только соблюдение всех условий, которые мы детально привели ниже, можно создать полноценную защиту от несанкционированных вторжений в инфраструктуру и максимально усилить безопасность вашего сервера, а также и клиентов, заходящих в систему.

Своевременная установка обновлений операционной системы и программного обеспечения

Стоит своевременно и регулярно обновлять действующую ОС и установленное программное обеспечение и поддерживать их в максимально оптимальном состоянии.

Соблюдение этого условия необходимо для:

- Устранения неполадок в работе приложений;

- Установки соответствующего уровня защиты сервера от определенных уязвимостей, которые были выявлены до момента запуска обновления.

Чтобы запустить автоматическую инсталляцию важного апгрейда, можно воспользоваться таким путем. Войдите в центр обновления ОС, найдите там соответствующий пункт и установите галочку напротив него.

Только проверенное программное обеспечение

Разумеется, всем известно, что популярное ПО очень распространено и найти его можно на множестве сайтов в интернете. Старайтесь избегать загрузки с непроверенных ресурсов! Обратите внимание, что такие приложения могут быть уязвимы для различного рода атак или изначально заражены вирусом. В том случае, если вы правильно оцениваете свои возможности и понимаете, что не можете отличить зараженное ПО от официального софта, лучше избегать непроверенных ресурсов и пользоваться только сайтами официальных поставщиков программного обеспечения.

Если вы все-таки решили воспользоваться неофициальным продуктом, внимательно изучите тонкости установки и содержание пакета. Лучше всего пользоваться только официальным обеспечением, загруженным с сайта разработчика. Именно самостоятельная установка непроверенных программ чаще всего приводит к появлению разнообразных проблем по части безопасности ОС.

Правильно устанавливайте брандмауэр

Очень важно уделить соответствующее внимание фаерволу, так как на серверах, доступных через интернет и не находящихся за выделенным устройством, единственным инструментом для защиты от внешних подключений является брандмауэр операционной системы. Никогда не недооценивайте значимость работы фаервола!

Именно поэтому нужно грамотно отключить разрешающие правила, а также добавить новые запрещающие параметры, чтобы снизить уровень атак на порты. Это поможет снизить количество портов, прослушивающих входящий трафик. Если вы пользуетесь стандартным сервером и хотите наладить работу, оптимальным вариантом будет открытие таких портов:

- 80 – HTTP;

- 443 — HTTPS .

Есть определенный перечень портов, которые будут иметь открытый доступ. К этому кругу нужно ограничить список источников подключения, делается это следующим образом:

- Войдите в правила брандмауэра ОС;

- Создайте список адресов, обращения с которых будут разрешены.

Это поможет оградить проникновение ненужных адресов и усилить безопасность. Мы приводим список портов, которые необходимо тщательно проверить. Для них стоит составить отдельный список пользователей, имеющих доступ, а значит, закрыть проникновение ненужным лицам. Ниже приводим перечень портов, на которые стоит обратить особое внимание:

- 3389 – Стандартный порт RDP;

- 990 – FTPS;

- 5000-5050 – порты FTP, работающие в пассивном режиме;

- 1433-1434 – порты SQL;

- 53 – DNS.

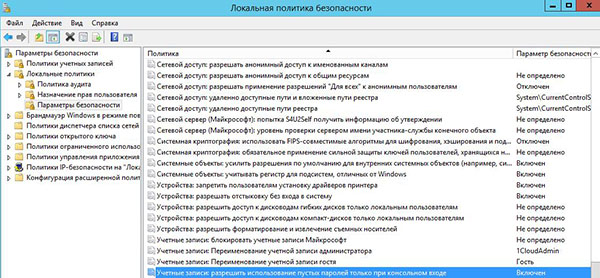

На изображении ниже вы можете увидеть, как именно устанавливаются правила входящих портов.

Новое имя пользователя при создании учетной записи с функциями администратора

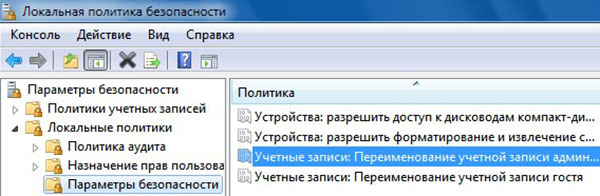

Во всех актуальных версиях рассматриваемой операционной системы стандартная запись администратора предустановлена в обязательном порядке. Она является ведущей и имеет безлимитные возможности для управления – именно эту учетную запись чаще всего пытаются взломать. Происходит это из-за того, что найти подходящий пароль к одной записи гораздо проще, чем выявлять список всех пользователей, которым разрешен доступ. Стоит сменить название записи, чтобы максимально обезопасить сервер, для чего нужно сделать такие действия:

- Введите комбинацию (WIN+R), после чего откроется окно, куда необходимо напечатать значение «secpol.msc» (без кавычек);

- Войдите в редактор локальной политики безопасности так, как изображено на картинке ниже. Найдите строку меню «Локальные политики», в выпадающем списке выберите параметры, далее вам необходимо найти строчку переименования имени учетной записи с расширенными правами;

- Поменяйте название и сохраните внесенные изменения.

Расширение списка административных аккаунтов

Еще один дополнительный способ усилить безопасность – создание нескольких аккаунтов с правами администратора, в том случае, если при администрировании задействованы двое и более людей. Этот метод поможет увидеть, чья запись разрешила те или иные действия, происходящие на сервере.

Ограничение прав учетной записи

Если вы пользуетесь системой для осуществления стандартных действий, для которых не нужны расширенные полномочия, старайтесь делать это, входя в систему под учетной записью обычного пользователя. Это делается для того, чтобы снизить риск проникновения злоумышленника под расширенным аккаунтом.

Даже если в момент работы произойдет взлом системы, нарушитель получит возможность действовать только в рамках стандартного пользовательского аккаунта, а не расширенного функционала администратора. Если же злоумышленник проникнет в инфраструктуру под аккаунтом администратора, он получит неограниченные полномочия и возможности менять все составляющие системы, что негативно отразится как на самом сервере, так и на ваших пользователях, к тому же, вы с трудом сможете восстановить доступ после взлома.

Установка пароля для общего доступа и разграничение прав

Будьте бдительны и запретите подключение без пароля, а также анонимный доступ для папок общего пользования! Именно этот способ – самый легкий вариант получения запрещенного доступа к вашим файлам.

Даже если вы считаете, что содержимое директорий не несет никакой важной информации, помните, что доступ к этим данным позволит стать возможностью дальнейшего проникновения и запуска вредоносного кода. Тем более стоит принимать во внимание, что ваши пользователи доверяют содержимому директорий и пользуются им, а значит, вредоносный код путем файлов может попасть и ко всем клиентам данной директории.

Кроме обязательной установки пароля на все папки общего доступа, необходимо разделить права доступа для пользователей к общим же директориям. Чтобы не тратить лишнее время и не следить за действиями каждого аккаунта клиента, можно просто создать некоторое ограничение в правах для определенных групп пользователей, у которых нет необходимости получать доступ к определенным документам. Таким образом, вы сможете обезопасить систему и клиентов, а также избежать проблематичных последствий для всех ваших клиентов.

Включение ввода пароля для входа в систему при выходе из режима ожидания, а также автоматическое отключение работы при отсутствии действий.

Тем из вас, кто пользуется физическим сервером, мы рекомендуем запустить повторный запрос пароля после выхода из режима ожидания. Это осуществляется таким образом:

- Войдите в панель управления;

- Найдите пункт «Электропитание» и откройте его;

- Выберите строку «Выбрать план электропитания».

Также рекомендуем реализовать повторный ввод пароля, когда подключение осуществляется после длительного периода отсутствия действий. Такой способ защиты поможет вам избежать несанкционированного входа под именем пользователя, когда, например, запись была забыта и оставлена открытой, в том случае, когда использовался чужой компьютер и т.д. Чтобы подключить этот параметр, необходимо:

- Открыть окно командой Win+R;

- Ввести данные secpol.msc;

- Настроить опцию.

Мастер настройки безопасности

Этот инструмент позволит вам создать XML-файлы политики безопасности, в последствии переносимые на серверы системы. Данные содержат информацию о правилах употребления серверов и брандмауэра, а также настройку общих параметров системы.

Правильная настройка групповой политики безопасности

Обращаем ваше внимание, что именно этот способ входит в список основных самых действенных мер, принимаемых для поддержания должного уровня безопасности. Обязательным условием корректной работы системы является настройка групповых политик Active Directory. Кроме их первоначальной установки, стоит осуществлять своевременную регулярную проверку и настройку группы политик.

Чтобы настройка была максимально удобной, можно воспользоваться двумя способами:

- Утилитой «gpmc.msc», которая уже включена в саму ОС;

- Утилитой SCM-Security Compliance Manager. Перейдите по ссылке, чтобы загрузить программу с официального сайта.

Переход к локальным политикам

Мы обсудили групповые политики, теперь рассмотрим локальную безопасность. Это важно делать в обязательном порядке, так как они касаются как прав клиентов, входящих на сервер, так и самих локальных аккаунтов. Чтобы успешно управлять политиками, подключите опцию, которую можно вызвать путем ввода secpol.msc в окно, открывающееся командой WIN+R.

Безопасность служб удаленных рабочих столов

Сначала рассмотрим записи, которые не содержат данных о заданном пароле.

Несмотря на то, что данные действия очевидны для любого администратора инфраструктуры, не стоит забывать о ней, необходимо тщательно проверить блокировку RDP-подключений.

Чтобы заблокировать подключение к серверу для записей с неустановленным паролем, нужно:

- Открыть программу «Computer Configuration»;

- Далее перейти через настройки ОС в локальные политики;

- Откройте вкладку «Параметры» и поставьте галочку напротив того, что отображен на приведенном ниже изображении.

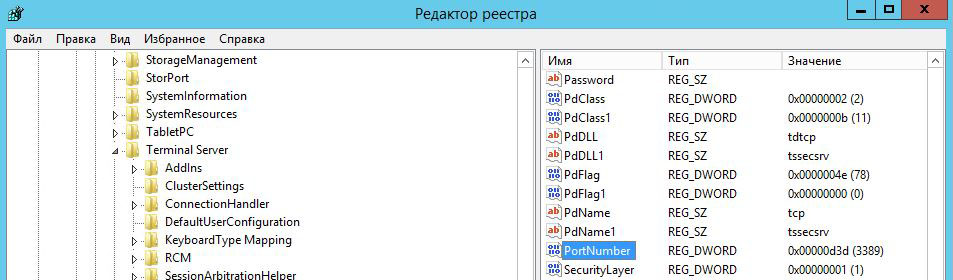

Смена стандартного порта

Смена Remote Desktop Protocol с того, что был установлен по умолчанию, считается весьма эффективной мерой для защиты от вредоносных атак, которые совершаются с целью анализа well-known портов. Чтобы сменить порт, нужно осуществить такие манипуляции:

- Войти в редактор реестра;

- Создать копию существующего файла;

- Открыть следующую директорию HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlTerminal ServerWinStationsRDP-Tcp;

- Как показано ниже, отыщите требуемый параметр и дважды кликните кнопкой мыши;

- Откроется новая страница, где нужно кликнуть по десятичному способу исчисления, а также поменять указанное значение порта на то, что требуется вам (в строке «Значение»);

- Щелкните по кнопке ОК и выйдите из программы.

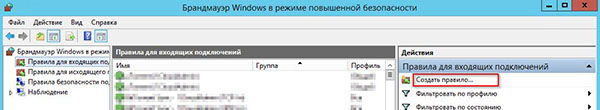

Далее разберемся с правилами брандмауэра, которые должны включать в себя разрешение подключений извне с помощью того порта, который вы прописали в предыдущих шагах. Чтобы создать правило, разрешающее подключение, необходимо:

- Войти в брандмауэр;

- Открыть строку «Дополнительные параметры» с левой стороны экрана;

- Перейти на «Правила входящих подключений», кликните по кнопке создания нового правила;

- Выберите значение «Для порта» в новом окне;

- Пропишите номер вашего порта и щелкните по кнопке «Готово», а далее перезагрузите устройство.

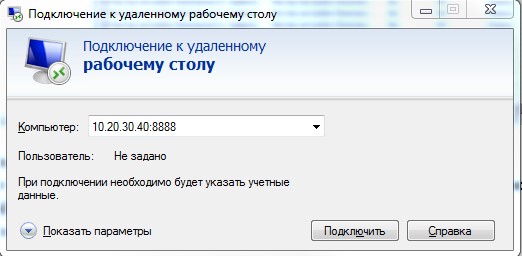

Чтобы можно было подключаться к вашему виртуальному серверу через порт, который был установлен вами вручную, необходимо, как приведено на рисунке ниже, ввести адрес сервера, после чего поставить двоеточие и указать номер сгенерированного порта.

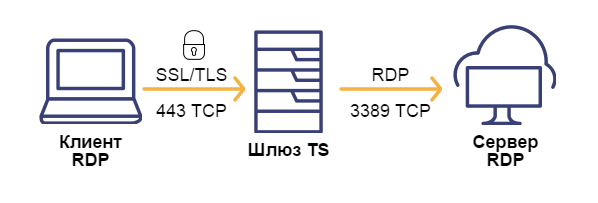

Настройка шлюза

Эта служба создана для того, чтобы обеспечивать поддержку тех клиентов, что подключаются к вашей частной сети удаленно с помощью функции RDP. Шлюз гарантирует, что подключения пользователей с помощью протокола HTTPS будут проходить полностью безопасно, что облегчает работу администратора и избавляет от необходимости настройки подключения клиентов к серверу.

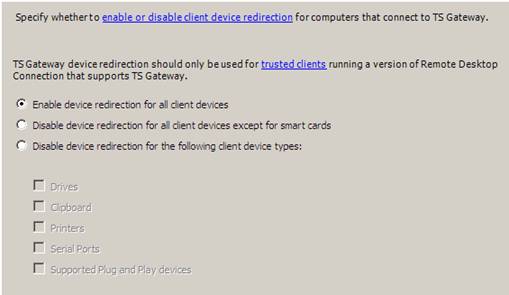

Шлюз TS помогает осуществлять контроль над доступом к частям системы, а также создавать правила и требования к пользователям, например, такие:

- Кто может осуществлять подключение к внутренним ресурсам системы;

- Список сетевых ресурсов или групп, к которым разрешено подключение;

- Наличие или отсутствие пользователя в групповой системе безопасности;

- Необходимость удостовериться в подлинности на основании двух основных способов аутентификации.

Службу можно и нужно использовать только на отдельной виртуальной машине . Однако это правило не запрещает применять любую существующую, которая уже работает на вашем хосте.

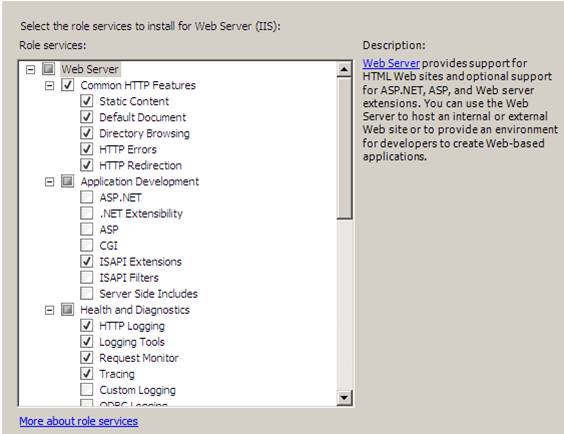

Инсталляция службы

Чтобы процесс установки прошел успешно, нужно:

- Войти в управление сервером, открыть вкладку «Роли» и перейти к пункту добавления;

- На этой вкладке нужно открыть пункт «Службы терминара»;

- Кликните на шлюз TS;

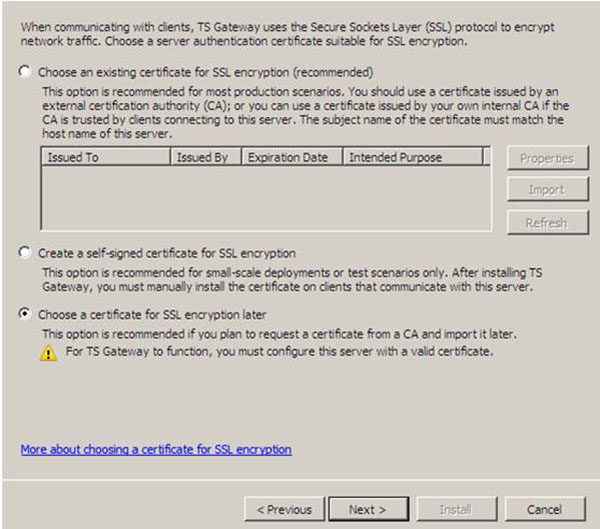

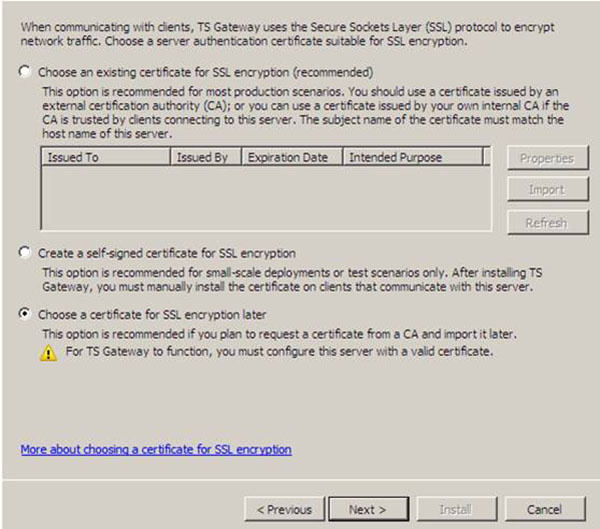

- Откроется страница выбора, где нужно кликнуть на строку «Позже». Так необходимо поступить, потому что нужный сертификат службы пока еще не был нами сгенерирован, это будет сделано впоследствии;

- В новом окне вновь нажмите на строку «Позже;

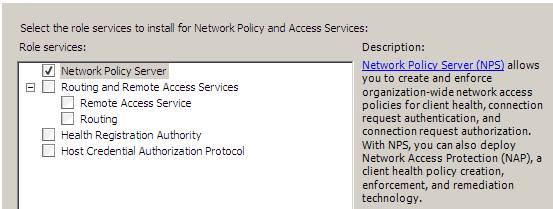

- Отметьте галочкой пункт Network Policy Server, указанный на приведенном ниже рисунке;

- Ориентируясь на изображение, определите необходимые службы ролей, подходящие именно вам.

Генерация сертификата

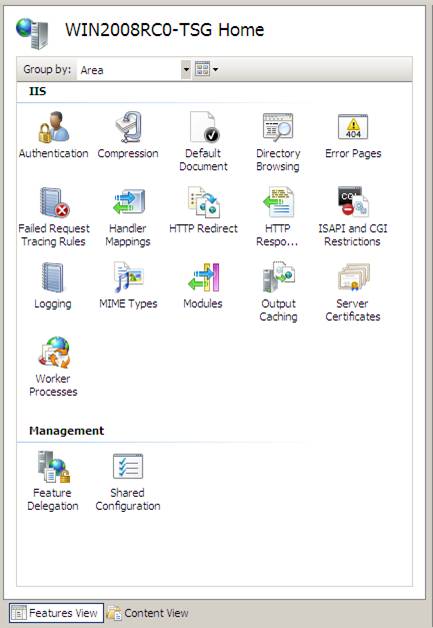

Сертификат для шлюза создается с целью генерации подключений путем SSL от клиентов RDP. Чтобы создать нужный сертификат, необходимо:

- Войти в меню администрирования и нажать на IIS Manager;

- Слева на открывшейся странице нужно найти ваш сервер, после чего войти в меню создания сертификата домена, как это показано на рисунке ниже;

- Перейдите к окну «Определенные свойства имени», где нужно будет указать необходимые параметры. Особое внимание следует уделить полю, где вводится общее имя, значение строки должно соответствовать тому названию, которое указывалось ранее при настройке служб RDP;

- Откроется окно центра сертификации, где нужно выбрать Enterprise CA, далее следует ввести то же значение, что и в строке «Сетевое имя».

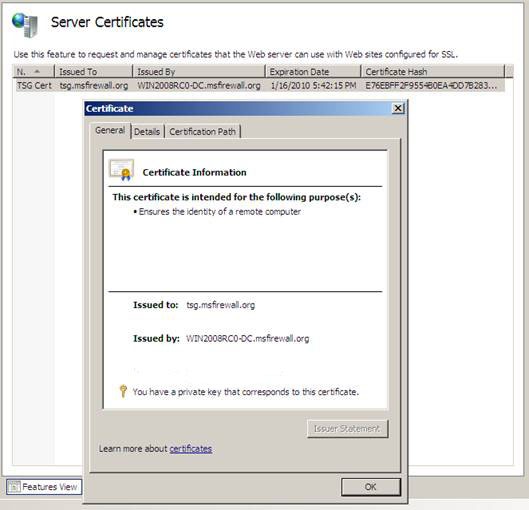

Если все было сделано верно, то обновленные сведения о сгенерированном сертификате будут отображены в строке «Сертификаты сервера». Если нажать на нужный сертификат, то должна открыться вся подробная информация о ключе, без которого не будет работать сертификат и объекте назначения. (Посмотрите, как это выглядит на изображении ниже).

Конфигурация службы терминалов при работе сгенерированного сертификата

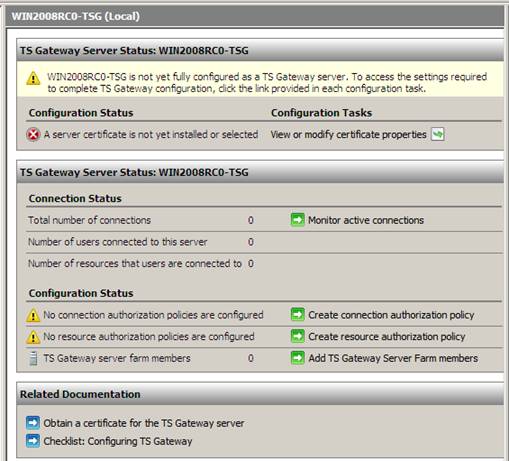

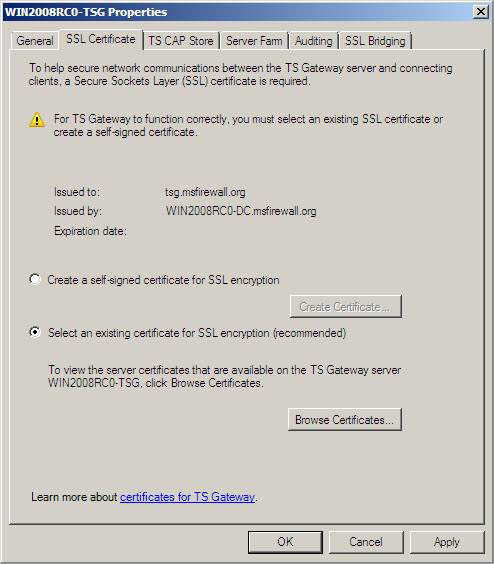

После того, как сертификат был создан, нужно наладить работу шлюза на применение его в работе. Это делается так:

- Перейдите в строку «Шлюз терминальных серверов», которую можно найти в списке служб удаленных рабочих столов в меню администрирования;

- В левой части экрана кликните по тому серверу, который должен исполнять роль шлюза, далее вы увидите, что необходимо будет сделать для завершения настройки;

- Нажмите на строку, предлагающую изменение свойств сертификата;

- В открывшемся окне откройте вкладку сертификата, установите галочку около строки «Выбрать существующий сертификат для SSL шифрования», далее разрешите просмотр всех сертификатов;

- Выберите тот документ, который мы генерировали ранее.

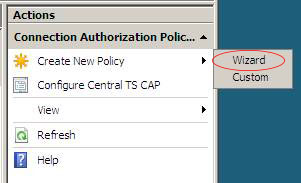

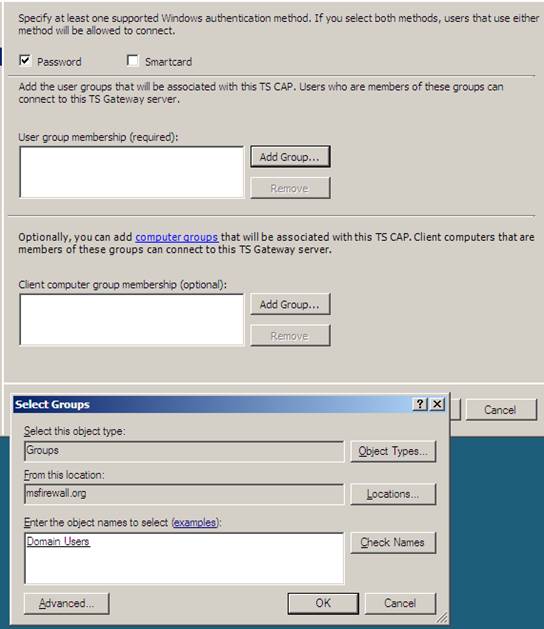

После того, как был выбран необходимый для работы сертификат, нужно перейти к настройке авторизации подключений. Она необходима для контроля над действиями тех клиентов, которые используют именно шлюз в качестве подключения к системе:

- Войдите в меню «Политики авторизации соединений»;

- Выберите пункт создания TS CAP;

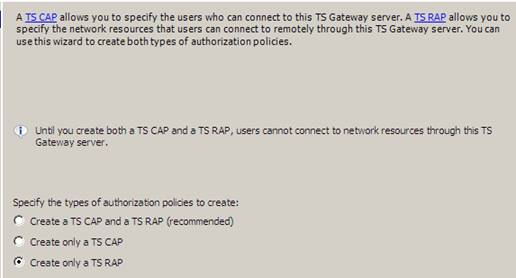

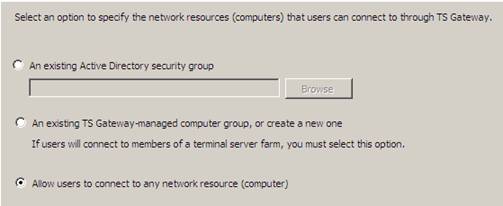

- Создайте название создаваемой политики, например, как указано на изображении;