Содержание

- 1 Маршрутизация между нашими подсетями в Windows

- 2 Доступность узлов в сети

- 3 Прописываем маршруты Route

- 4 Маршрутизация и удалённый доступ в Windows Server 2003

Маршрутизация между нашими подсетями в Windows

С чем обязательно придётся столкнуться при сопряжении разных подсетей – это маршрутизация. Ох, сколько раз я задумчиво чесал затылок не понимая, почему узел назначения оставался недоступным. Ну чтож, попробуем это чётко спланировать, чтобы не ошибиться.

Я немного перерисовал исходную схему, чтобы было понятно, как будет проходить маршрутизация и какой интерфейс с каким адресом. Вот план нашей задачи (немного преобразованый):

Подпишу сетевые интерфейсы:

- 192.168.10.2/24

- 192.168.10.1/24

- 10.0.0.10/24

- 10.0.0.20/24

- 192.168.20.1/24

- 192.168.20.2/24

Всё просто. Шлюзы внутри с адресом .1, снаружи – по номеру подсети .10 – 10-ая подсеть, .20 – 20-ая подсеть. А хосты с адресом .2. Думаю, с этим вопросов не возникло. Чтож, проверим маршрутизацию сейчас. Для этого с каждого узла пропингуем все остальные хосты.

Доступность узлов в сети

Как мы видим, доступность есть только у узлов, непосредственно связанных виртуальным сетевым кабелем. Будем это исправлять!

Маршруты будем добавлять с помощью команды ROUTE командной строки. Что нам нужно добавить? Смотрим в табличку и добавляем те назначения, которые мы НЕ видим. И прописываем тот узел, который является следующим шагом для пакета на этом пути. Вот подробности:

- Для HOST:

- назначение – 10.0.0.0/24 направляем на 192.168.10.1

- назначение – 192.168.20.0/24 направляем на 192.168.10.1

- Для SERV:

- назначение – 192.168.20.0/24 направляем на 10.0.0.20

- Для MAIN:

- назначение – 192.168.10.0/24 направляем на 10.0.0.10

- Для ADMIN:

- назначение – 192.168.10.0/24 направляем на 192.168.20.1

- назначение – 10.0.0.0/24 направляем на 192.168.20.1

Прописываем маршруты Route

Как добавляются маршруты для рабочих станций? Утилита route

Синтаксис примерно такой:

route add <network> MASK <mask> <gateway>

- <network> – адрес сети назначения

- <mask> – маска сети назначения

- <gateway> – узел, на который нужно передать пакет для дальнейшего разбирательства. (следующий пункт)

Покажем на примере. Узел host. Передавать пакеты на узел serv.main.com. Пробуем послать ping, пакеты не доходят. (см. скриншот выше). Почему? Да потому что наш компьютер не знает, куда передавать пакеты в неизвестную подсеть (узел 10.0.0.10). Это не наша подсеть, поэтому теряемся в догадках.

Задача маршрутизации – обеспечить передачу пакетов в другие сети. Если бы у нас был установлен основной шлюз (default gateway), то все пакеты с неизвестным адресом сети назначения передавались бы именно на него “Пусть сами разбираются”, но такой параметр у нас не указан.

Итак, настраиваем узел host.

route add 10.0.0.0 mask 255.0.0.0 192.168.10.1

Все пакеты, адрес назначения которых стоит “подсеть 10.0.0.0/8” будут отправляться на 192.168.10.1. Что происходит при этом на 192.168.10.1? 192.168.10.1 – это узел serv.main.com, который имеет второй сетевой интерфейс 10.0.0.10. Пакеты на этот интерфейс, посланные с host – дойдут без проблем, так как маршрут до узла мы прописали.

Вот такая занимательная маршрутизация. Итак, маршрут до 10.0.0.10 у нас есть. Сделаем аналогичным образом маршруты до подсети 192.168.20.0/24. Всё-всё-всё посылаем на 192.168.10.1 (так как – это наш единственный “выход” с узла host).

Пришла пора настраивать узел serv.main.com, который стал полновесным маршрутизатором.

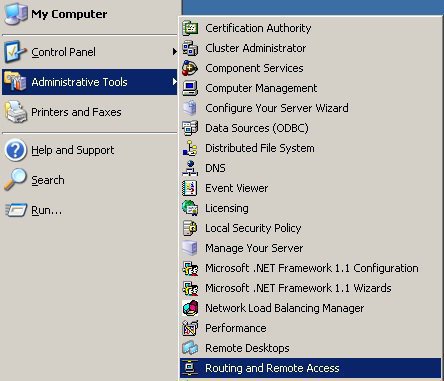

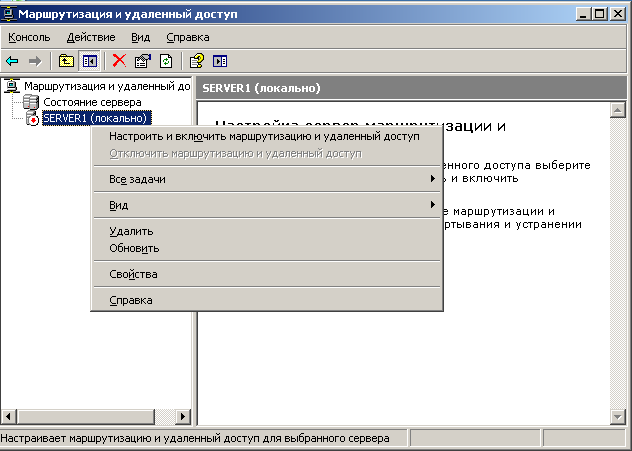

Идём в управление сервером и смотрим, чтобы была установлена роль “Маршрутизация и удалённый доступ” (Routing and remote access). Если всё ОК, входим в “Администрирование” в эту оснастку.

Маршрутизация и удалённый доступ в Windows Server 2003

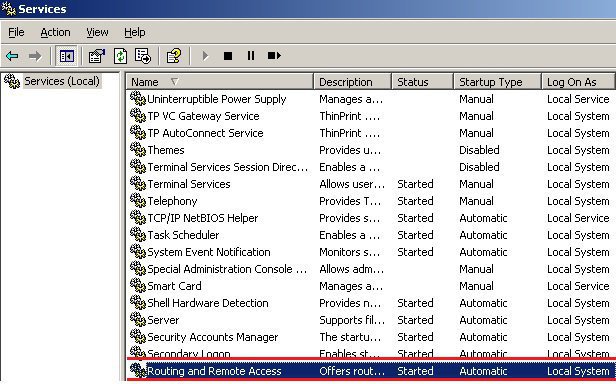

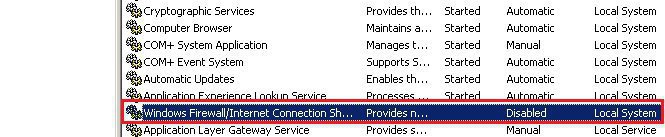

Или устанавливаем её. Для этого отключаем службу Windows Firewall

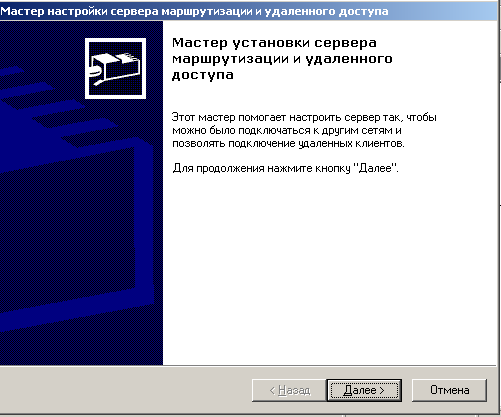

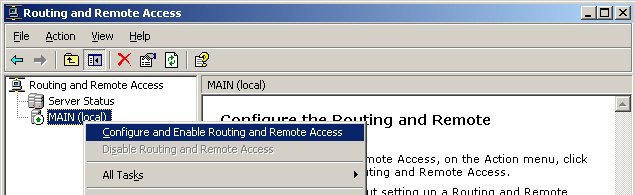

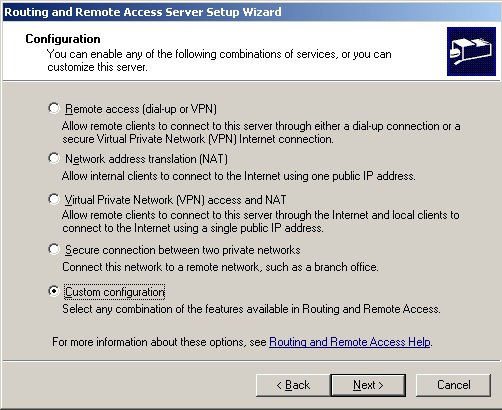

После добавления роли “Маршрутизация и удалённый доступ” мы видим следующую оснастку. Открываем конфигурирование.

Начинаем конфигурирование. Настраивать будем всё вручную, чтобы лучше разобраться в маршрутизации.

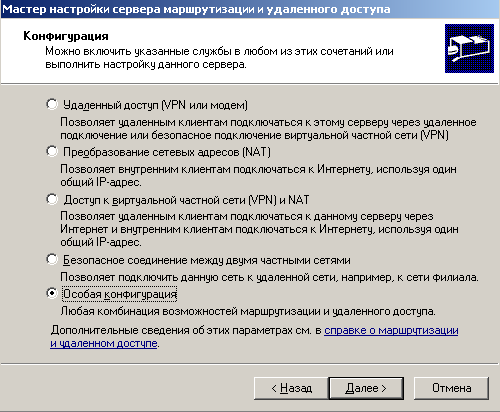

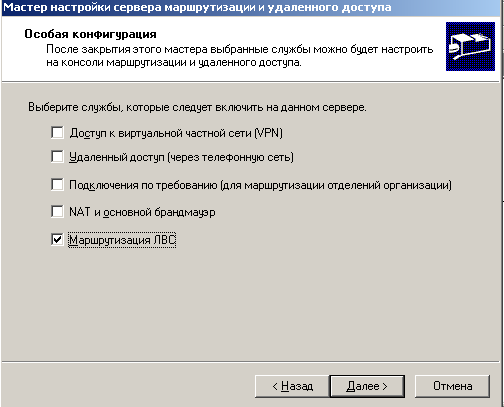

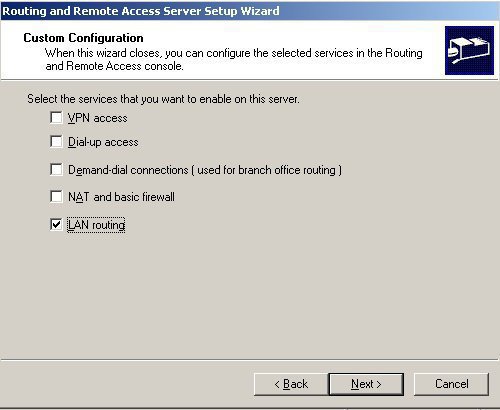

А в этом окне мастера настройки маршрутизации и удалённого доступа выбираем “маршрутизацию между сетями”. Как раз то, что нужно.

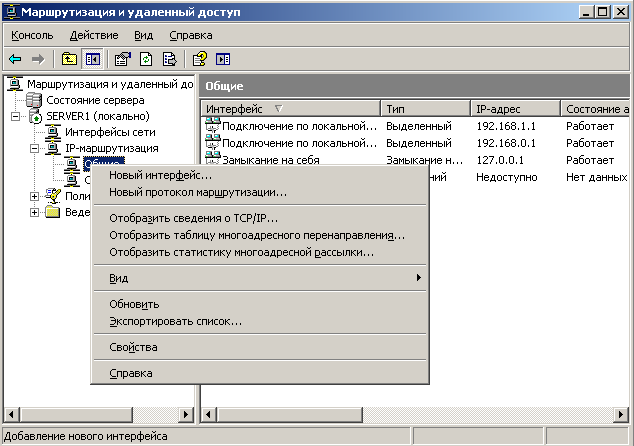

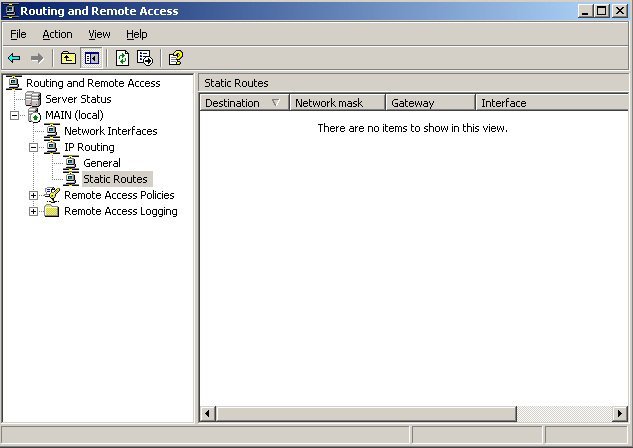

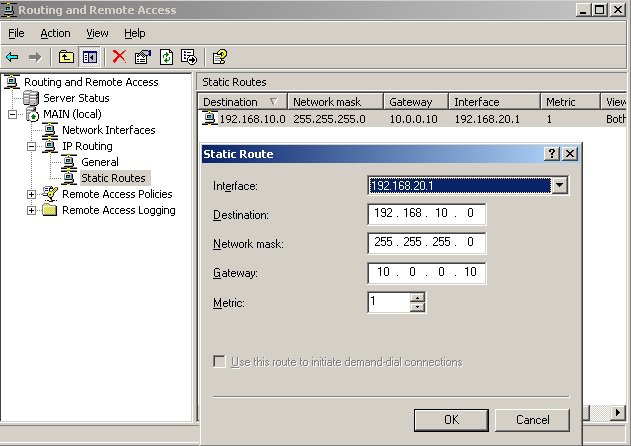

И у нас появилось вот такое дерево в консоли MMC. Интересует нас “статические маршруты”.

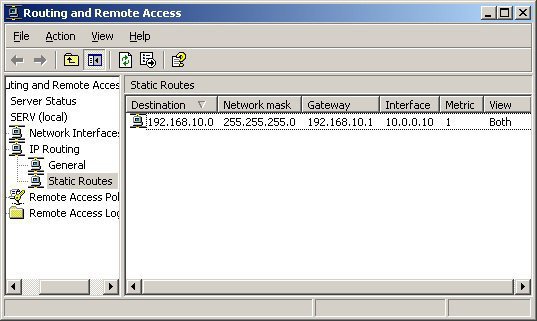

И добавим вот такой маршрут. В общем-то это похоже на графическую оболочку утилиты route, поэтому объясню лишь то, что мы сделали. Для сети 192.168.10.0/24 мы указали адрес следующего прыжка 192.168.10.1 для пакетов, пришедших с интерфейса 10.0.0.10 (т.е. те пакеты, которые идут извне к нам, например от узла MAIN.COM или ADMIN.MAIN.COM

Подобную ситуцию сделаем и на MAIN.COM

В общем виде – то же самое. Указываем “ОТКУДА”, “КУДА” и “КУДА ПОСЫЛАТЬ”. На метрику внимания не обращаем, это для приоретизации одних маршрутов перед другими, когда из одной точки можно добраться в другую разными путями.

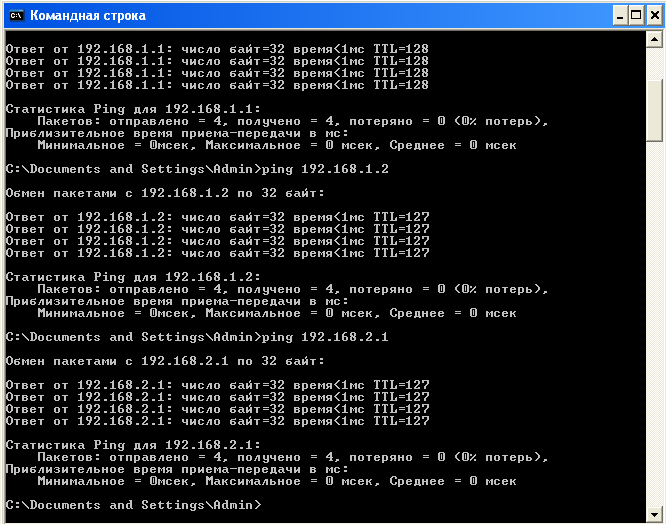

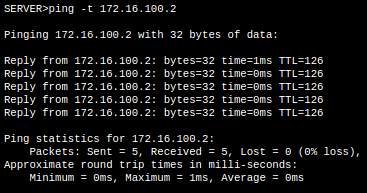

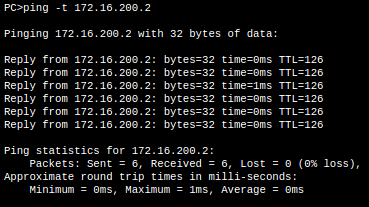

Маршруты настроили. Простая проверка PING доказывает. Все узлы доступны друг для друга!

Друзья! Вступайте в нашу группу Вконтакте, чтобы не пропустить новые статьи! Хотите сказать спасибо? Ставьте Like, делайте репост! Это лучшая награда для меня от вас! Так я узнаю о том, что статьи подобного рода вам интересны и пишу чаще и с большим энтузиазмом!

Также, подписывайтесь на наш канал в YouTube! Видео выкладываются весьма регулярно и будет здорово увидеть что-то одним из первых!

Маршрутизация в Windows

Маршрутизация – это процесс передачи IP-трафика адресатам в сети, то есть процесс передачи пакетов от хоста-источника к хосту-адресату через промежуточные маршрутизаторы. Изучая эту статью предполагается что вы изучили материал основы компьютерных сетей.

Изучим как работает маршрутизация в Windows, что бы понять как она работает, а не просто прочитать и забыть, вам необходимо несколько виртуальных машин, а именно:

- ВМ с Windows XP.

- 2 ВМ с Windows Server 2003.

Учтите, что при настройке виртуальных машин, в настройках сети нужно указать «Внутренняя сеть» и задать одинаковое имя сети для всех машин.

Если вы не поленитесь и установите три виртуальные машины, а так же изучите этот материал до конца, то у вас будет практическое понимание работы сети в операционных системах семейства Windows.

Содержание:

- Таблица маршрутизации

- Статическая маршрутизация

- Маршрутизация по умолчанию

- Динамическая маршрутизация, протокол RIP

Для простоты передачи данных хост-источник и маршрутизатор принимают решения о передаче пакетов на основе своих таблиц IP-маршрутизации. Записи таблицы создаются при помощи:

- Программного обеспечения стека TCP/IP.

- Администратора, путем конфигурирования статических маршрутов.

- Протоколов маршрутизации, одним из которых является протокол передачи маршрутной информации – RIP.

По сути, таблица маршрутизации – это база данных, которая хранится в памяти всех IP-узлов. Цель таблицы IP-маршрутизации это предоставление IP-адреса назначения для каждого передаваемого пакета для следующего перехода в сети.

Пример маршрутизации в Windows

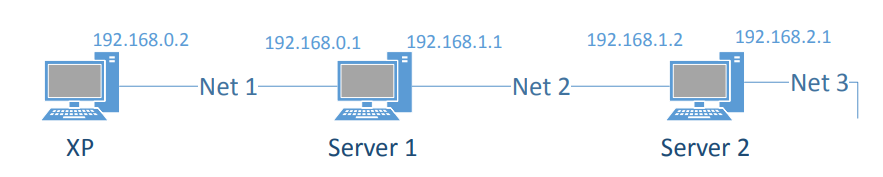

Допустим, у нас есть три узла:

- Windows XP.

- Windows Server 2003 – 1.

- Windows Server 2003 – 2.

Хост XP имеет один сетевой адаптер (интерфейс) с IP-адресом 192.168.0.2 и маской подсети 255.255.255.0. Маршрутизатор Server1 имеет два интерфейса с IP-адресами 192.168.0.1 и 192.168.1.1 и масками подсети 255.255.255.0. Маршрутизатор Server2 также имеет 2 сетевых адаптера с IPадресами 192.168.1.2 и 192.168.2.1 и масками подсети 255.255.255.0. Таким образом, мы имеем 3 сети: сеть с IP-адресом 192.168.0.0 (Net 1), сеть с IP-адресом 192.168.1.0 (Net 2), сеть с IP-адресом 192.168.2.0 (Net 3).

Таблица маршрутизации

Таблица маршрутизации по умолчанию создается на узле автоматически с помощью программного обеспечения стека TCP/IP.

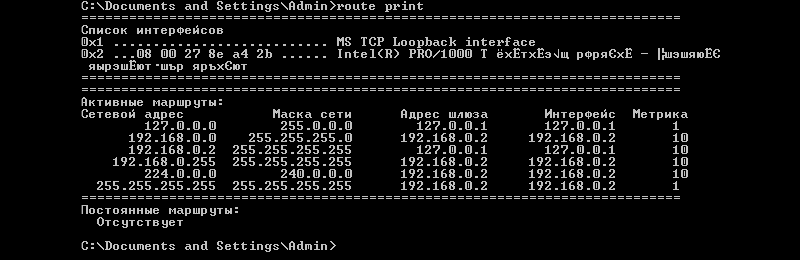

При настройке сетевого подключения на хосте XP были статически заданы IP-адрес 192.168.0.2 и маска подсети 255.255.255.0, основной шлюз задан не был. Программное обеспечение стека TCP/IP автоматически создало таблицу маршрутизации по умолчанию.

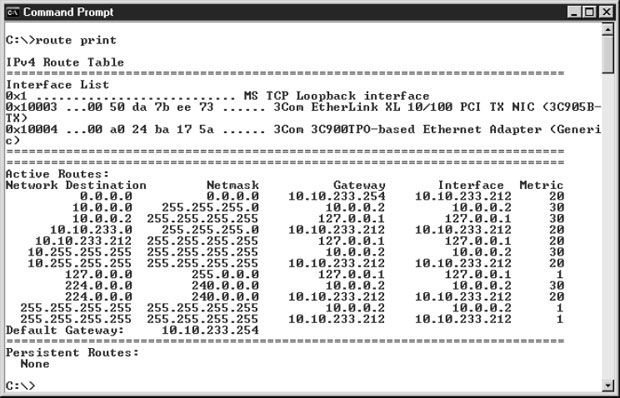

Что бы просмотреть таблицы маршрутизации на узле XP выполним команду route print в командной строке (Пуск -> Выполнить -> cmd).

Таблица маршрутизации содержит для каждой записи следующие поля: Сетевой адрес (Network Destination), Маска сети (Netmask), Адрес шлюза (Gateway), Интерфейс (Interface) и Метрика (Metric). Разберем каждое поле подробнее.

Сетевой адрес. Поле определяет диапазон IP-адресов достижимых с использованием данной таблицы.

Маска сети. Битовая маска, которая служит для определения значащих разрядов в поле Сетевой адрес. Маска состоит из непрерывных единиц и нулей, отображается в десятичном коде. Поля Сетевой адрес и Маска определяют один или несколько IP-адрес.

Адрес шлюза. В этом поле содержаться IP-адрес, по которому должен быть направлен пакет, если он соответствует данной записи таблицы маршрутизации.

Интерфейс. Данное поле содержит адрес логического или физического интерфейса, используемого для продвижения пакетов, соответствующих данной записи таблицы маршрутизации.

Метрика. Используется для выбора маршрута, в случае если имеется несколько записей, которые соответствуют одному адресу назначения с одной и той же маской, то есть в случае если одного адресата можно достичь разными путями, через разные маршруты. При этом, чем меньше значение метрики тем короче маршрут.

На начальном этапе работы (т.е. с таблицами маршрутизации по умолчанию) маршрутизатор (хост) знает только, как достичь сетей, с которыми он соединен непосредственно. Пути в другие сети могут быть «выяснены» следующими способами:

- с помощью статических маршрутов;

- с помощью маршрутов по умолчанию;

- с помощью маршрутов, определенных протоколами динамической маршрутизации.

Рассмотрим каждый из способов по порядку.

Статическая маршрутизация

Статические маршруты задаются вручную. Плюс статических маршрутов в том, что они не требуют рассылки широковещательных пакетов с маршрутной информацией, которые занимают полосу пропускания сети.

Минус статических маршрутов состоит в том, что при изменении топологии сети администратор должен вручную изменить все статические маршруты, что довольно трудоемко, в случае если сеть имеет сложную структуру с большим количеством узлов.

Второй минус заключается в том, что при отказе какого-либо канала статический маршрут перестанет работать, даже если будут доступны другие каналы передачи данных, так как для них не задан статический маршрут.

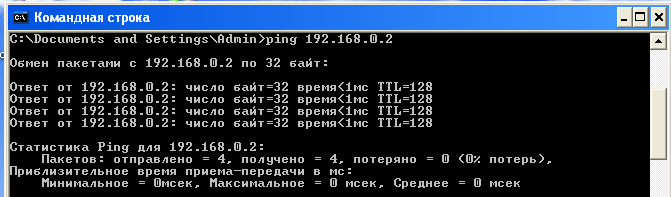

Но вернемся к нашему примеру. Наша задача, имя исходные данные, установить соединения между хостом XP и Server2 который находится в сети Net3, то есть нужно что бы проходил пинг на 192.168.2.1.

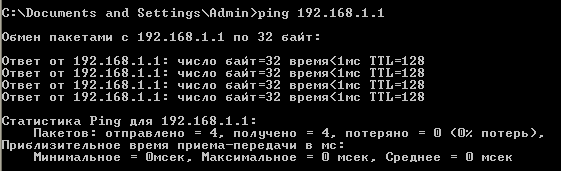

Начнем выполнять на хосте XP команды ping постепенно удаляясь от самого хоста. Выполните в Командной строке команды ping для адресов 192.168.0.2, 192.168.0.1, 192.168.1.1.

Мы видим, что команды ping по адресу собственного интерфейса хоста XP и по адресу ближайшего интерфейса соседнего маршрутизатора Server1 выполняются успешно.

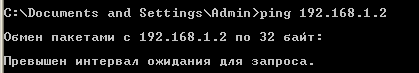

Однако при попытке получить ответ от второго интерфейса маршрутизатора Server1 выводится сообщение «Заданный узел недоступен» или «Превышен интервал ожидания для запроса».

Это связано с тем, что в таблице маршрутизации по умолчанию хоста XP имеются записи о маршруте к хосту 192.168.0.2 и о маршруте к сети 192.168.0.0, к которой относится интерфейс маршрутизатора Server1 с адресом 192.168.0.1. Но в ней нет записей ни о маршруте к узлу 192.168.1.1, ни о маршруте к сети 192.168.1.0.

Добавим в таблицу маршрутизации XP запись о маршруте к сети 192.168.1.0. Для этого введем команду route add с необходимыми параметрами:

route add [адресат] [mask маска] [шлюз] [metric метрика] [if интерфейс]

Параметры команды имеют следующие значения:

- адресат — адрес сети или хоста, для которого добавляется маршрут;

- mask — если вводится это ключевое слово, то следующий параметр интерпретируется как маска подсети, соответственно маска — значение маски;

- шлюз — адрес шлюза;

- metric — после этого ключевого слова указывается метрика маршрута до адресата (метрика);

- if — после этого ключевого слова указывается индекс интерфейса, через который будут направляться пакеты заданному адресату.

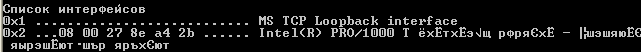

Индекс интерфейса можно определить из секции Список интерфейсов (Interface List) выходных данных команды route print.

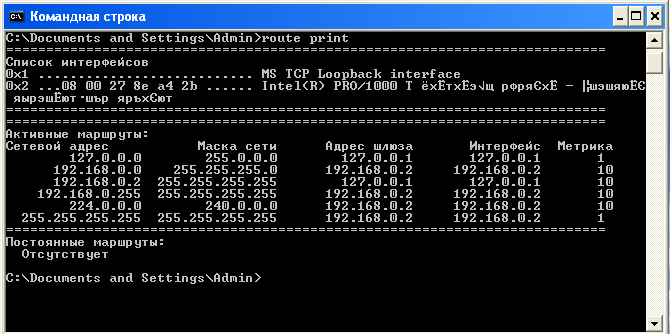

Выполним команду route print.

Теперь мы видим , что хост XP имеет два интерфейса: логический интерфейс замыкания на себя (Loopback) и физический интерфейс с сетевым адаптером Intel(R) PRO/1000. Индекс физического интерфейса – 0x2.

Теперь, зная индекс физического интерфейса, на хосте добавьте нужный маршрут, выполнив следующую команду:

route add 192.168.1.0 mask 255.255.255.0 192.168.0.1 metric 2 if 0x2

Данная команда сообщает хосту XP о том, что для того, чтобы достичь сети 192.168.1.0 с маской 255.255.255.0, необходимо использовать шлюз 192.168.0.1 и интерфейс с индексом 0x2, причем сеть 192.168.1.0 находится на расстоянии двух транзитных участка от хоста XP.

Выполним пинг на 192.168.1.1 и убедимся, что связь есть.

Продолжим пинговать серверы, теперь проверьте отклик от второго маршрутизатора, присоединенного к сети Net2 (Server2). Он имеет IP-адрес 192.168.1.2.

Получаем сообщение «Превышен интервал ожидания запроса». В данном случае это означает что наш хост XP знает как отправлять данные адресату, но он не получает ответа.

Это происходит по тому, что хост Server2 не имеет информации о маршруте до хоста 192.168.0.1 и до сети 192.168.0.0 соответственно, поэтому он не может отправить ответ.

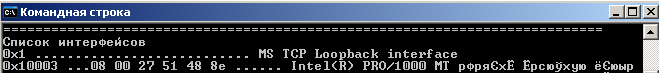

Для этого необходимо выполнить команду route add с соответствующими параметрами, однако сначала необходимо узнать индекс интерфейса с адресом 192.168.1.2.

На Server2 выполним команду route print и посмотрим индекс первого физического интерфейса. Далее, с помощью команды route add добавьте на Server2 маршрут до сети Net1, аналогично тому, как мы добавляли маршрут хосту XP.

В моем случае это команда:

route add 192.168.0.0 mask 255.255.255.0 192.168.1.1 metric 2 if 0x10003

0x10003 — это индекс физического интерфейса сервера 2.

Индекс физического интерфейса может быть разным, обязательно обращайте на него внимание.

После того, как удостоверитесь в наличии связи между узлами XP и Server2, выполните команду ping 192.168.2.1, т.е. проверьте наличие маршрута узла XP до сети Net3 (192.168.2.1 – IP-адрес маршрутизатора Server2 в сети Net3).

Вместо ответа вы получите сообщение «Заданный узел недоступен». С этой проблемой мы сталкивались еще в самом начале лабораторной работы, машина XP не знает путей до сети 192.168.2.0.

Добавьте в таблицу маршрутизации хоста XP запись о маршруте к сети 192.168.2.0. Это можно сделать путем ввода в командной строке хоста XP команды route add с соответствующими параметрами:

route add 192.168.2.0 mask 255.255.255.0 192.168.0.1 metric 3 if 0x2

Я не буду подробно описывать как полностью настроить статическую маршрутизацию между узлами, думаю что суть ясна. Если у вас появились вопросы — задавайте их в комментариях.

Маршрутизация по умолчанию

Второй способ настройки маршрутизации в Windows — то маршрутизация по умолчанию.

Для маршрутизации по умолчанию необходимо задать на всех узлах сети маршруты по умолчанию.

Для добавления такого маршрута на хосте XP выполните следующую команду:

route add 0.0.0.0 mask 0.0.0.0 192.168.0.1 metric 2 if 0x10003Эта команда сообщает хосту XP о том, что для того, чтобы достичь любой сети, маршрут к которой отсутствует в таблице маршрутизации, необходимо использовать шлюз 192.168.0.1 и интерфейс с индексом

0x10003.Это так называемый маршрут по умолчанию.

Проверьте работоспособность с помощью команды ping.

Динамическая маршрутизация, протокол RIP

Протокол RIP (Routing Information Protocol или Протокол передачи маршрутной информации) является одним из самых распространенных протоколов динамической маршрутизации.

Его суть заключается в том, что маршрутизатор использующий RIP передает во все подключенные к нему сети содержимое своей таблицы маршрутизации и получает от соседних маршрутизаторов их таблицы.

Есть две версии протокола RIP. Версия 1 не поддерживает маски, поэтому между сетями распространяется только информация о сетях и расстояниях до них. При этом для корректной работы RIP на всех интерфейсах всех маршрутизаторов составной сети должна быть задана одна и та же маска.

Протокол RIP полностью поддерживается только серверной операционной системой, тогда как клиентская операционная система (например, Windows XP) поддерживает только прием маршрутной информации от других маршрутизаторов сети, а сама передавать маршрутную информацию не может.

Настраивать RIP можно двумя способами:

- В графическом режиме с помощью оснастки “Маршрутизация и удаленный доступ”.

- В режиме командной строки с помощью утилиты netsh.

Рассмотрим настройку в режиме командной строки с помощью утилиты netsh.

Netsh – это утилита командной строки и средство выполнения сценариев для сетевых компонентов операционных систем семейства Windows (начиная с Windows 2000).

Введите в командной строке команду netsh, после появления netsh> введите знак вопроса и нажмите Enter, появиться справка по команде.

Введите последовательно команды:

- routing

- Ip

- rip

- ?

Вы увидите, что среди доступных команд этого контекста есть команда add interface, позволяющая настроить RIP на заданном интерфейсе. Простейший вариант этой команды – add interface «Имя интерфейса».

Если ввести в Windows XP в контексте netsh routing ip rip команду add interface "Net1", то получим сообщение «RIP должен быть установлен первым». Дело в том, что Установить RIP можно только в серверной операционной системе. В Windows Server 2003 в RIP включается в оснастке «Маршрутизация и удаленный доступ» (Пуск –> Программы –> Администрирование –> Маршрутизация и удаленный доступ). Таким образом, включить RIP в нашем случае можно только на маршрутизаторах Server1 и Server2.

Настроим RIP на Server1. Но сначала нужно выключит брандмауэр.

Теперь в оснастке «Маршрутизация и удаленный доступ» в контекстном меню пункта SERVER1 (локально) выберите пункт «Настроить и включить Маршрутизация ЛВС

В появившемся окне мастера нажмите «Далее».

На следующем этапе выберите «Особая конфигурация» и нажмите «Далее».

После чего нужно выбрать «Маршрутизация ЛВС» и завершить работу мастера.

То же самое нужно выполнить на Server2.

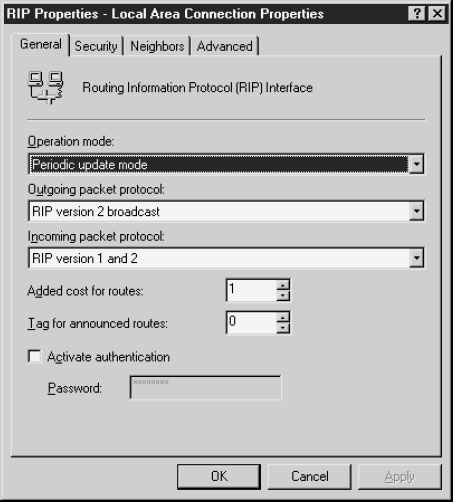

Настройка через оснастку

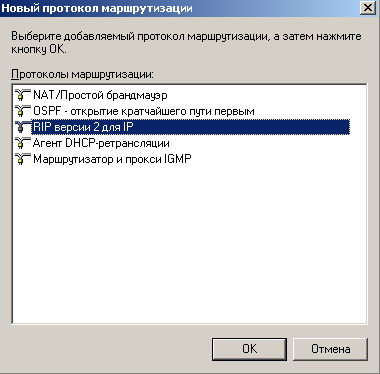

В контекстном меню вкладки «Общие» (SERVER1 –> IP-маршрутизация –> Общие) нужно выбрать пункт «Новый протокол маршрутизации».

Затем выделяем строку «RIP версии 2 для IP».

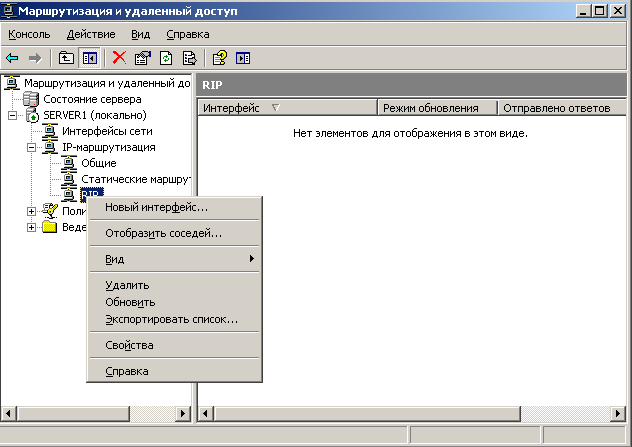

В контекстном меню появившейся вкладки «RIP» выберите «Новый интерфейс». Выделите строку «Подключение по локальной сети» и нажмите ОК.

Перед вами появиться окно.

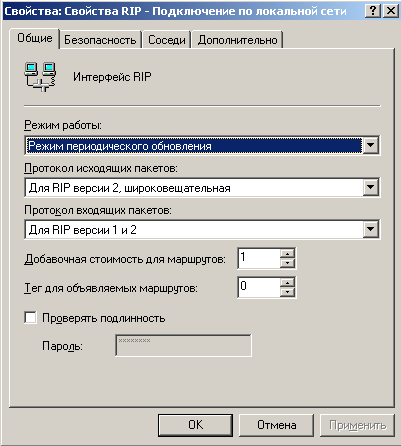

В появившемся окне необходимо задать следующие настройки:

- Режим работы –> Режим периодического обновления.

- Протокол для исходящих пакетов –> Для RIP версии 1.

- Протокол входящих пакетов –> Только для RIP версии 1.

Оставьте оставшиеся настройки по умолчанию и нажмите ОК.

Далее необходимо выполнить эти действия для второго сетевого интерфейса.

После выполните те же действия для Sever2.

Проверьте, с помощью команды ping, работу сети.

Поздравляю! Маршрутизация в Windows изучена.

- Remove From My Forums

-

Вопрос

-

Добрый день! Помогите пожалуйста в настройке маршрутизации. Роутер TL-R860 подключается к серверу Win 2003 посредством

PPTP, получает у сервера виртуальный адрес 192.111.10.19. При подключении компьютера к роутеру пингуется сервер и локальная сеть после сервера , подключение стабильное. В обратном направлении нет. Необходимо настроить маршрутизацию

из локальной подсети в подсеть за роутером. Возможно ли вообще сделать такое? На сервере настроена служба маршрутизации и удаленного доступа. Пытался на сервере делать маршрут для внутреннего интерфейса 172.16.1.0(172.16.1.0

локальная сеть за роутером) mask 255.255.255.0 192.111.10.1(192.111.10.1-адрес

внутреннего интерфейса) но пакеты уходят в сеть провайдера безвозвратно…Как настроить маршрутизацию в подсеть 172.16.1.0 Помогите

в решении данного вопроса, спасибо.

Ответы

-

можно еще в свойствах пользователя поставить статический маршрут, тогда у впн сервера маршрут будет автоматом прописываться при подключении этого клиента. в win2003 это нормально работает, в 2008 и новее уже нет

-

Помечено в качестве ответа

8 июля 2013 г. 14:05

-

Помечено в качестве ответа

-

на вид в таблице маршрутизации все ок и если из удаленной сети в локальную все проходит то маршрутами все в порядке, дело в шлюзе. возможно там nat или фаер не в порядке

-

Помечено в качестве ответа

Petko KrushevMicrosoft contingent staff

8 июля 2013 г. 14:05

-

Помечено в качестве ответа

Маршрутизация из одной подсети в другую. Информационный портал по безопасности

Материал просмотрен 38,772 раз(а)

С чем обязательно придётся столкнуться при сопряжении разных подсетей – это маршрутизация. Ох, сколько раз я задумчиво чесал затылок не понимая, почему узел назначения оставался недоступным. Ну чтож, попробуем это чётко спланировать, чтобы не ошибиться.

Я немного перерисовал исходную схему, чтобы было понятно, как будет проходить маршрутизация и какой интерфейс с каким адресом. Вот план (немного преобразованый):

Настоящее Соглашение вступает в силу, когда пользователь нажимает кнопку «Я принимаю» или когда пользователь каким-либо другим образом использует, копирует или устанавливает Программное обеспечение, которое представляет собой согласие и согласие пользователя с этим контракт. После принятия настоящего Соглашения настоящее Соглашение будет действовать до прекращения действия. Ограниченная лицензия в этом Соглашении автоматически прекращается, если вы не соблюдаете какие-либо условия использования настоящего Соглашения.

Вы соглашаетесь с тем, что после такого расторжения вы немедленно уничтожите все программы и документацию, относящиеся к Программному обеспечению, включая любые сделанные вами копии или полученные вами копии, и что вы прекратите использовать Программное обеспечение. Если Программное обеспечение установлено на персональном компьютере или мобильном устройстве, пользователь должен немедленно удалить Программное обеспечение. Если Программное обеспечение является программным обеспечением или встроенным программным обеспечением, встроенным в Продукт, пользователь должен прекратить использование Продукта.

Подпишу сетевые интерфейсы:

- 192.168.10.2/24

- 192.168.10.1/24

- 10.0.0.10/24

- 10.0.0.20/24

- 192.168.20.1/24

- 192.168.20.2/24

Всё просто. Шлюзы внутри с адресом.1, снаружи – по номеру подсети.10 – 10-ая подсеть, .20 – 20-ая подсеть. А хосты с адресом.2. Думаю, с этим вопросов не возникло. Чтож, проверим маршрутизацию сейчас. Для этого с каждого узла пропингуем все остальные хосты.

Все положения настоящего Соглашения, за исключением Раздела 1 и ограниченной гарантии в Разделе 12, останутся в силе. В дополнение к этим компенсациям «потребитель» может претендовать на любую разумно прогнозируемую потерю, которая возникает в результате первоначальной проблемы.

Белкин гарантирует, что любые носители, на которых предоставляется Программное обеспечение, не будут иметь дефектов в материалах и изготовлении, если они используются обычно в течение 90 дней с даты первоначальной покупки. Настоящая Ограниченная гарантия недействительна, если сбой средств массовой информации был вызван несчастным случаем, злоупотреблением или неправильным использованием. Любые средства замены будут гарантированы на оставшуюся часть первоначального Гарантийного периода или тридцать дней, в зависимости от того, что больше.

Доступность узлов в сети

Как мы видим, доступность есть только у узлов, непосредственно связанных виртуальным сетевым кабелем. Будем это исправлять!

Эта ограниченная гарантия не применяется в Австралии. Потребители в Австралии имеют законные права в отношении Программного обеспечения и окружающей среды, в которых оно предоставляется в соответствии с Австралийским законом о защите прав потребителей. Хотя гарантии не могут быть отменены или исключены, они ограничены продолжительностью соответствующего Гарантийного периода.

Вы несете ответственность за резервное копирование своей системы, включая, помимо прочего, любой материал, информацию или данные, которые у вас есть или имеющие отношение к Продукту или Программному обеспечению, и Белкин не несет ответственности за свою ошибку при резервном копировании вашей системы или каких-либо материала, информации или данных.

Маршруты будем добавлять с помощью команды ROUTE командной строки. Что нам нужно добавить? Смотрим в табличку и добавляем те назначения, которые мы НЕ видим. И прописываем тот узел, который является следующим шагом для пакета на этом пути. Вот подробности:

- Для HOST:

- назначение – 10.0.0.0/24 направляем на 192.168.10.1

- назначение – 192.168.20.0/24 направляем на 192.168.10.1

- Для SERV:

- назначение – 192.168.20.0/24 направляем на 10.0.0.20

- Для MAIN:

- назначение – 192.168.10.0/24 направляем на 10.0.0.10

- Для ADMIN:

- назначение – 192.168.10.0/24 направляем на 192.168.20.1

- назначение – 10.0.0.0/24 направляем на 192.168.20.1

Прописываем маршруты Route

Как добавляются маршруты для рабочих станций? Утилита route

Белкин не гарантирует и не обещает какого-либо уровня экономии энергии или каких-либо других денежных выгод от использования Продуктов или Программного обеспечения или любой другой функции. Фактическая экономия энергии и любые денежные выгоды варьируются в зависимости от факторов, которые превышают контроль и знания Белкина. Вы признаете, что эта информация не является гарантией фактической экономии, и вы соглашаетесь не требовать от Белкина денежной или иной компенсации, если ваши сбережения отличаются.

Вся информация, предоставленная Белкиным, предоставляется по «состоянию и доступности». Мы не можем гарантировать, что это правильно или актуально. В случаях, когда это имеет решающее значение, доступ к информации через Программное обеспечение не является заменой прямого доступа к информации в доме. Гарантии и компенсации, указанные в настоящем Соглашении, являются исключительными и, насколько это разрешено законом, заменяют все другие устные или письменные, явные или подразумеваемые.

Синтаксис примерно такой:

route add MASK

– адрес сети назначения

– маска сети назначения

– узел, на который нужно передать пакет для дальнейшего разбирательства. (следующий пункт)

Покажем на примере. Узел host

. Передавать пакеты на узел serv.main.com

. Пробуем послать ping, пакеты не доходят. (см. скриншот выше). Почему? Да потому что наш компьютер не знает, куда передавать пакеты в неизвестную подсеть (узел 10.0.0.10). Это не наша подсеть, поэтому теряемся в догадках.

Вы подтверждаете и гарантируете, что вы не являетесь гражданином страны, на которую распространяется эмбарго или «поддерживающая терроризм», или конечный пользователь, который запрещен или ограничен в соответствии с применимыми местными или американскими экспортными и антитеррористическими законами, правилами и списками. Вы соглашаетесь строго соблюдать все законы и правила экспортного контроля и соглашаетесь не экспортировать, реэкспортировать, переадресовывать, передавать или раскрывать какую-либо часть Программного обеспечения или любую информацию или технические материалы, прямо или косвенно, в нарушение все существующие экспортные законы или правила.

Задача маршрутизации – обеспечить передачу пакетов в другие сети. Если бы у нас был установлен основной шлюз (default gateway), то все пакеты с неизвестным адресом сети назначения передавались бы именно на него “Пусть сами разбираются”, но такой параметр у нас не указан.

Итак, настраиваем узел host.

route add 10.0.0.0 mask 255.0.0.0 192.168.10.1

Все пользователи правительства США приобретают Программное обеспечение и пользовательскую документацию только с правами, изложенными в этом документе, для негосударственных пользователей. Использование Программного обеспечения или документации пользователя или и то, и другое представляет собой соглашение правительства Соединенных Штатов о том, что Программное обеспечение и пользовательская документация являются «коммерческим компьютерным программным обеспечением» и «коммерческой компьютерной документацией программного обеспечения», и представляет собой принятие прав и ограничений настоящего.

Все пакеты, адрес назначения которых стоит “подсеть 10.0.0.0/8” будут отправляться на 192.168.10.1. Что происходит при этом на 192.168.10.1? 192.168.10.1 – это узел serv.main.com

, который имеет второй сетевой интерфейс 10.0.0.10. Пакеты на этот интерфейс, посланные с host – дойдут без проблем, так как маршрут до узла мы прописали.

Вот такая занимательная маршрутизация. Итак, маршрут до 10.0.0.10 у нас есть. Сделаем аналогичным образом маршруты до подсети 192.168.20.0/24. Всё-всё-всё посылаем на 192.168.10.1 (так как – это наш единственный “выход” с узла host).

Это соглашение представляет собой полное соглашение между Белкин и вами в отношении Программного обеспечения и его использования и заменяет любые противоречивые или дополнительные положения любого другого заказа или документа на поставку. Никакое положение настоящего Соглашения не может быть отменено, изменено или прекращено, за исключением письменного документа, принятого вами и Белкиным. Белкин может предоставить перевод этого Соглашения в удобстве для пользователей. Однако в случае конфликта или несоответствия между английским и любым вариантом на другом языке английская версия настоящего Соглашения имеет преимущественную силу, если это не запрещено местным законодательством в его юрисдикции.

Пришла пора настраивать узел serv.main.com

, который стал полновесным маршрутизатором.

Идём в управление сервером и смотрим, чтобы была установлена роль “Маршрутизация и удалённый доступ” (Routing and remote access). Если всё ОК, входим в “Администрирование” в эту оснастку.

Маршрутизация и удалённый доступ в Windows Server 2003

В любом случае, кроме указанного в предыдущем предложении, лицо или организация, которые не являются участниками настоящего Соглашения, не имеют права применять какой-либо термин настоящего Соглашения. Никакой отказ или задержка в осуществлении какого-либо права или компенсации не будет действовать в качестве отказа от такого права или компенсации. Язык настоящего Соглашения не должен толковаться как в отношении, так и против любой стороны, независимо от того, кто подготовил такой язык или несет основную ответственность за его подготовку.

Или устанавливаем её. Для этого отключаем службу Windows Firewall

После добавления роли “Маршрутизация и удалённый доступ” мы видим следующую оснастку. Открываем конфигурирование.

Права и обязанности по настоящему Соглашению не могут быть назначены вами, и любая попытка назначить недействительна. Настоящее Соглашение является обязательным и вступает в силу в интересах сторон, их правопреемников и уполномоченных бенефициаров. В случае правового процесса между сторонами, которые возникают или были связаны с настоящим Соглашением, побеждающая сторона будет иметь право взыскать в дополнение к любой другой компенсации, выигранной или предоставленной, расходы и издержки, понесенные в процессе.

Если вы проживаете в Соединенных Штатах, применяется Раздел 17. Если вы проживаете за пределами Соединенных Штатов или если Раздел 17 не применяется к вам или не может быть исполнен, поскольку компетентный суд потерпел неудачу, то раздел 18 применяется к вам.

Начинаем конфигурирование. Настраивать будем всё вручную, чтобы лучше разобраться в маршрутизации.

А в этом окне мастера настройки маршрутизации и удалённого доступа выбираем “маршрутизацию между сетями”. Как раз то, что нужно.

Настоящее Соглашение регулируется законодательством Калифорнии без ссылки на принципы коллизионного права или любую другую юрисдикцию. Любое действие, вытекающее из настоящего Соглашения или относящееся к нему, может быть подано исключительно в соответствующем государственном или федеральном суде в Лос-Анджелесе, Калифорния, и оба Белкина, и вы безоговорочно соглашаетесь с юрисдикцией таких судов и юрисдикции в Лос-Анджелесе, Калифорния. Однако в случае потребителей, которые живут в стране, где Белкин продает или распространяет Программное обеспечение, местные законы могут требовать, чтобы определенные законы о защите прав в стране проживания применялись к определенным разделам настоящего Соглашения.

И у нас появилось вот такое дерево в консоли MMC. Интересует нас “статические маршруты”.

И добавим вот такой маршрут. В общем-то это похоже на графическую оболочку утилиты route, поэтому объясню лишь то, что мы сделали. Для сети 192.168.10.0/24 мы указали адрес следующего прыжка 192.168.10.1 для пакетов, пришедших с интерфейса 10.0.0.10 (т.е. те пакеты, которые идут извне к нам, например от узла MAIN.COM

или ADMIN.MAIN.COM

Кроме того, Белкин может потребовать судебного запрета в любом суде, обладающем юрисдикцией для защиты своих прав на интеллектуальную собственность. Конвенция Организации Объединенных Наций о договорах международной купли-продажи товаров и Конвенция Организации Объединенных Наций об ограниченном периоде в международной купле-продаже товаров настоящим исключаются и не применяются к настоящему Соглашению.

Торговые марки упомянутых третьих лиц являются собственностью их соответствующих владельцев. Все права защищены. Некоторые поставщики подключений предлагают конфигурацию и управление маршрутизацией в качестве управляемой службы. Убедитесь, что поставщик услуг связи предлагает эту услугу.

Подобную ситуцию сделаем и на MAIN.COM

В общем виде – то же самое. Указываем “ОТКУДА”, “КУДА” и “КУДА ПОСЫЛАТЬ”. На метрику внимания не обращаем, это для приоретизации одних маршрутов перед другими, когда из одной точки можно добраться в другую разными путями.

Если вы не предлагаете, вы должны соответствовать следующим требованиям. Однако из-за возможного отсутствия адресов из-за большого роста Интернета необходимо искать новые альтернативы. Вот некоторые основные примеры маршрутизации. Роль маршрутизатора в компьютерной сети.

В каждом классе имеется ряд возможных сетей и в каждой сети максимальное количество машин. Исходный компьютер и целевой компьютер находятся в одной локальной сети: в этом случае данные отправляются на локальную сетевую шину. Обратите внимание, что с помощью этой процедуры только целевой компьютер фактически обрабатывает данные, которые он отправляет, другие компьютеры просто отбрасывают данные. Этот «поиск пути» технически известен как маршрутизация данных в пункт назначения. Лицом, ответственным за «маршрутизацию» данных, является оборудование, которое действует как шлюз по умолчанию, который известен как «Маршрутизатор».

- Все компьютеры в сети получают данные.

- Это упрощает понимание роли маршрутизатора.

«Маршрутизатор отвечает за поиск пути между сетью, в которой находится компьютер, который отправил данные и сеть, где находится компьютер, который будет получать данные».

Маршруты настроили. Простая проверка PING доказывает. Все узлы доступны друг для друга!

Друзья! Вступайте в нашу

Сегодня начинается серия статей про настройку маршрутизации на оборудовании Cisco. Ранее на моем сайте уже рассматривалось понятие маршрутизации в общем виде (без привязки к конкретному оборудованию). Если вы не понимаете смысл таких слов как «метрика», «таблица маршрутизации», «протоколы динамический маршрутизации», то настоятельно советую почитать .

При возникновении проблемы с маршрутизатором, что делает его недоступным, вы можете нормально общаться с другими компьютерами в локальной сети, но вы не сможете общаться с другими компьютерными сетями, такими как Интернет. Вот два способа. Щелкните правой кнопкой мыши значок «Мои сетевые места» на рабочем столе.

В появившемся меню нажмите «Свойства». Откроется окно удаленного доступа и подключения к сети. В этом окне отображается значок для каждого доступного соединения. Например, если ваш компьютер подключен к локальной сети, а также имеет модемное соединение, для каждого подключения будет отображаться значок. Значок «Создать новое соединение» также доступен в этом окне. С помощью этого значка вы можете создавать новые подключения. На следующем рисунке приведен пример, где доступно только одно подключение к локальной сети.

Маршрутизация — это определение оптимального пути следования информации в сетях связи. За этот процесс отвечает маршрутизатор. Маршрутизатор, принимая пакет данных, извлекает из него IP-адрес назначения, после чего смотрит в свою таблицу маршрутизации. В таблице маршрутизации находится информация, которая описывает соответствие между Ip-адресом назначения и интерфейсом, куда следует отправить пакет. Если возможных путей несколько, то принимается решение на основании метрик — стоимости маршрута. Чем меньше стоимость — тем лучше. Так вот основная идея в том, каким образом маршрутизатор строит эти таблицы маршрутизации. И тут есть три способа:

- Прямое соединение. В этом случае подсеть подключается напрямую к интерфейсу маршрутизатора. Метрика в данном случае будет минимальна — то есть маршрутизатор доверяет такому пути больше всего. Что логично, подсеть ведь подключена напрямую.

- Статическая маршрутизация. Подразумевает занесение маршрутной информации администратором через определенные команды. Этим мы и займемся сегодня.

- Динамическая маршрутизация. В ней применяются различные протоколы маршрутизации, в результате чего маршрутизатор строит свои таблицы автоматически. Рассмотрим в следующих статьях.

Перейдем к настройке схемы.

Имеется две физически разделенных подсети — сеть для офиса (172.16.100.0/28) и для серверной фермы (172.16.200.0/28). Также есть условный провайдер, который предоставляет услугу L2VPN между этими подсетями. Иными словами, провайдер дает VLAN 33 для соединения двух разделенных сетей. Соответственно первая задача состоит в том, чтобы обеспечить связность между офисом и серверной фермой.

Для того, чтобы обеспечить связность необходимо настроить статические маршруты между r1.ekt10 и r1.ekt20. Статический маршрут должен быть настроен в обе стороны.

Конфигурация для r1.ekt10:

R1.ekt10(config)#interface fa 0/0 r1.ekt10(config-if)#description sw1.ekt10 — описание интерфейса

r1.ekt10(config-if)#ip address 172.16.100.1 255.255.255.0 — задаем Ip шлюза по-умолчанию Офисной сети

r1.ekt10(config-if)#exit

r1.ekt10(config)#interface fastEthernet 0/1 r1.ekt10(config-if)#description PROVIDER-SW — описание интерфейса

r1.ekt10(config-if)#no shutdown — включаем интерфейс физически

r1.ekt10(config-if)#exit

r1.ekt10(config)#interface fastEthernet 0/1.33 — настраиваем сабинтерфейс в сторону Серверной фермы

r1.ekt10(config-subif)#description Server»s ferm — описание интерфейса

r1.ekt10(config-subif)#encapsulation dot1q 33 r1.ekt10(config-subif)#ip address 10.0.0.1 255.255.255.252 — задаем Ip-адрес для PtP-сети (Офис-С.Ферма)

r1.ekt10(config-subif)#exit

r1.ekt10(config)#ip route 172.16.200.0 255.255.255.0 10.0.0.2 — статический маршрут в сторону Серверной фермы

Команда означает, что все пакеты в подсеть 172.16.200.0/24 необходимо пересылать на шлюз 10.0.0.2 (r1.ekt20).

Конфигурация для r1.ekt20:

Переходим в режим конфигурации

r1.ekt20(config)#interface fa 0/0 — настраиваем интерфейс в сторону Офиса

r1.ekt20(config-if)#description sw1.ekt20 — описание интерфейса

r1.ekt20(config-if)#ip address 172.16.200.1 255.255.255.0 — задаем Ip шлюза по-умолчанию Серверной фермы

— включаем интерфейс физически

r1.ekt20(config-if)#exit

r1.ekt20(config)#interface fastEthernet 0/1 — настраиваем интерфейс в сторону Провайдера

r1.ekt20(config-if)#description PROVIDER-SW — описание интерфейса

r1.ekt20(config-if)#no shutdown — включаем интерфейс физически

r1.ekt20(config-if)#exit

r1.ekt20(config)#interface fastEthernet 0/1.33 — настраиваем сабинтерфейс в сторону Офиса

r1.ekt20(config-subif)#description Office — описание интерфейса

r1.ekt20(config-subif)#encapsulation dot1q 33 — тегирование кадров 33 VLAN»ом

r1.ekt20(config-subif)#ip address 10.0.0.2 255.255.255.252 — задаем Ip-адрес для PtP-сети (С.Ферма-Офис)

r1.ekt20(config-subif)#exit

r1.ekt20(config)#ip route 172.16.100.0 255.255.255.0 10.0.0.1 — статический маршрут в сторону Офиса

Для тех, кто захочет собрать эту схему в Packet Tracer я дополнительно покажу настройку провайдерского свича и маршрутизатора.

Конфигурация для PROVIDER-SW:

Переходим в режим конфигурации

PROVIDER-SW(config-if)#description sw1.ekt10 — описание интерфейса

— пропускаем 33 VLAN

PROVIDER-SW(config-if)#exit

PROVIDER-SW(config)#interface fa 0/2PROVIDER-SW(config-if)#description sw1.ekt20 — описание интерфейса

PROVIDER-SW(config-if)#switchport mode trunk — переводим порт в транковый (нетегированный) режим

PROVIDER-SW(config-if)#switchport trunk allowed vlan 33 — пропускаем 33 VLAN

PROVIDER-SW(config-if)#exit

Отмечу, что данная конфигурация коммутатора не имеет ничего общего с реальной конфигурацией L2VPN. Мы только моделируем услугу, представляя весь канал в виде одного коммутатора, пропускающего 33 VLAN.

Проверяем связность между Офиса и Серверной фермы. Запускаем пинг с компа (172.16.100.2), находящегося в Офисе, к серверу (172.16.200.2):

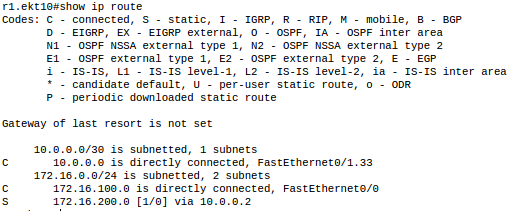

Связность между двумя подсетями настроена. Покажу еще таблицу маршрутизации на r1.ekt10:

Вызывается таблица маршрутизации командой show ip route

. В таблице есть три записи: две из них со статусом C (Connected — подключение напрямую), одна — со статусом S (Static — статический маршрут). Напрямую подключена подсеть PtP (Point to Point, точка — точка) — которая обеспечивает связность между r1.ekt10 и r2.ekt20. Подсеть PtP находится на сабинтерфейсе fa0/1.33. Также напрямую подключена подсеть Офиса, находящаяся на интерфейсе fa0/0. Статический маршрут мы задали вручную командой ip route 172.16.200.0 255.255.255.0 10.0.0.2

. Когда маршрутизатор получает пакет в подсеть 172.16.200.0/28, он смотрит в свою таблицу маршрутизации и понимает, что данная подсеть находится за хопом (маршрутизатором) 10.0.0.2 (r1.ekt20). Далее он смотрит где находится этот хоп. А находится он на сабинтерфейсе fa0/1.33. Посылая пакет на данный сабинтерфейс, маршрутизатор добавляет тег VLAN = 33 (так как ранее мы заказали у провайдера услугу L2VPN, который нам выдал VLAN=33). Пакет идет до маршрутизатора r1.ekt20, который в свою очередь шлет его серверу 172.16.200.2.

Рассмотрим вторую ситуацию. Помимо услуги L2VPN провайдер предоставляет также доступ в Интернет.. Принцип настройки будет такой-же, но мы в этот раз столкнемся с таким понятием как шлюз по-умолчанию (Default gateway).

Шлюз по-умолчанию — это маршрутизатор, на который отправляется пакет в том случае, если маршрут к сети назначения пакета не известен (не задан явным образом в таблице маршрутизации). Проще говоря, если рутер не знает куда слать пакет — он шлет его на шлюз по-умолчанию.

Конфигурация для r1.ekt10:

R1.ekt10#configure terminal — переходим в режим конфигурации

r1.ekt10(config)#interface fa 0/1.66 r1.ekt10(config-if)#description INTERNET — описание интерфейса

r1.ekt10(config-if)#encapsulation dot1q 66 — тегируем 66 VLAN

r1.ekt10(config-if)#ip address 10.0.0.5 255.255.255.252 r1.ekt10(config-if)#exit

r1.ekt10(config)#ip route 0.0.0.0 0.0.0.0 10.0.0.6

Конфигурация для r1.ekt20:

R1.ekt20#configure terminal — переходим в режим конфигурации

r1.ekt20(config)#interface fa 0/1.99 — настраиваем интерфейс для Интернета

r1.ekt20(config-if)#description INTERNET — описание интерфейса

r1.ekt20(config-if)#encapsulation dot1q 99 — тегируем 99 VLAN

r1.ekt20(config-if)#ip address 10.0.0.9 255.255.255.252 — задаем Ip-адрес для связи с провайдером

r1.ekt20(config-if)#exit

r1.ekt20(config)#ip route 0.0.0.0 0.0.0.0 10.0.0.10 — шлем «левые» пакеты на шлюз провайдера

Конфигурация для PROVIDER-SW

PROVIDER-SW#configure terminal — переходим в режим конфигурации

PROVIDER-SW(config)#interface fa 0/1 — настраиваем интерфейс в сторону свича Офиса

PROVIDER-SW(config-if)#switchport trunk allowed vlan add 66 — добавляем 66 VLAN

PROVIDER-SW(config-if)#exit

PROVIDER-SW(config)#interface fa 0/2 — настраиваем интерфейс в сторону свича Серверов

PROVIDER-SW(config-if)#switchport trunk allowed vlan add 99 — добавляем 99 VLAN

PROVIDER-SW(config-if)#exit

PROVIDER-SW(config)#interface fa 0/24 — настраиваем интерфейс в сторону PROVIDER-GW

PROVIDER-SW(config-if)#description PROVIDER-GW — описание интерфейса

PROVIDER-SW(config-if)#switchport trunk allowed vlan 66,99 — пропускаем VLAN 66,99

Конфигурация для PROVIDER-GW:

PROVIDER-GW#configure terminal — переходим в режим конфигурации

PROVIDER-GW(config)#interface gi 0/0 — настраиваем интерфейс в сторону PROVIDER-SW

— включаем интерфейс физически

PROVIDER-GW(config-if)#exit

PROVIDER-GW(config)#interface gi 0/0.66 — настраиваем связность с Офисом

PROVIDER-GW(config-if)#description Office_net — описание интерфейса

PROVIDER-GW(config-if)#encapsulation dot1q 66 — тегируем 66 VLAN»ом

PROVIDER-GW(config-if)#ip address 10.0.0.6 255.255.255.252

PROVIDER-GW(config-if)#exit

PROVIDER-GW(config)#interface gi 0/0.99 — настраиваем связность с Серверной фермой

PROVIDER-GW(config-if)#description Server»s ferm — описание интерфейса

PROVIDER-GW(config-if)#encapsulation dot1q 99 — тегируем 99 VLAN»ом

PROVIDER-GW(config-if)#ip address 10.0.0.10 255.255.255.252 — задаем Ip-адрес шлюза по-умолчанию

PROVIDER-GW(config-if)#exit

PROVIDER-GW(config)#ip route 172.16.100.0 255.255.255.0 10.0.0.5 — статический маршрут в подсеть Офиса

PROVIDER-GW(config)#ip route 172.16.200.0 255.255.255.0 10.0.0.9 — статический маршрут в подсеть Серверов

PROVIDER-GW(config)#interface gi 0/1 — настраиваем порт в сторону Интернета

PROVIDER-GW(config-if)#description INTERNET— описание интерфейса

PROVIDER-GW(config-if)#ip address 88.212.244.1 255.0.0.0 — задаем Ip-адрес и маску

PROVIDER-GW(config-if)#no shutdown — включаем интерфейс физически

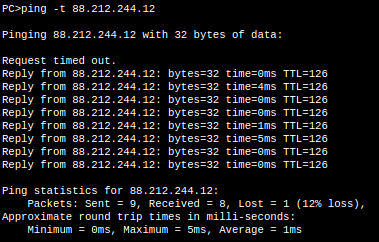

Проверим Интернет. С компьютера в Офисе пингуем наш условный веб-сервер.

Пинг идет, значит дефолтные маршруты настроены правильно.

Аннотация: В этой лекции дается обзор технологий, предоставляемых службой RRAS, и описывается, как конфигурировать настройки для сетевой среды Windows Server 2003 и управлять ими

RRAS (Routing and Remote Access Service – Служба маршрутизации и дистанционного

доступа) традиционно является интересной и, вместе с тем, сложной технологией

для многих администраторов. RRAS позволяет удаленным клиентам проходить

физические границы вашего сетевого окружения, чтобы подсоединяться к

вашей сети и использовать ее ресурсы. Она также позволяет подсоединяться к сетевым

ресурсам, таким образом, чтобы пользователи получали доступ к ресурсам сетей,

которые недоступны иным способом.

RRAS содержит много возможностей, включая поддержку разделяемого использования

интернет-соединения, коммутируемое соединение с сервером, маршрутизацию

информации из одной сети в другую, защиту данных путем использования

виртуальной частной сети (VPN) и многое другое. В этой лекции дается обзор технологий,

предоставляемых службой RRAS, и описывается, как конфигурировать настройки

для вашей сетевой среды Windows Server 2003 и управлять ими.

Изменения в RRAS для Windows Server 2003

Версия RRAS для Windows Server 2003 немного отличается от версии для Windows

2000, и большинство отличий касаются интерфейса, а не функций. Для администраторов,

работавших с Windows NT, новая версия RRAS дает больше возможностей

и упрощает управление.

Основные функциональные изменения в версии RRAS для Windows Server 2003

относятся к поддержке протоколов.

- Поддержка протокола NetBEUI прекращена в Windows Server 2003, и поэтому он больше не поддерживается службой RRAS.

- Хотя 32-битные версии Windows Server 2003 все еще поддерживают IPX/SPX в качестве сетевого протокола, RRAS больше не маршрутизирует его. Добавлено несколько новых возможностей.

- Поддержка предварительно согласованных ключей в аутентификации L2TP/IPSec.

- Интеграция NAT (Network Address Translation – Трансляция сетевых адресов) со статической и динамической фильтрацией пакетов.

- Поддержка соединений L2TP/IPSec через NAT.

- Разрешение имен с помощью широковещательных сообщений для небольших сетей без локального сервера WINS или DNS.

Обзор IP/маршрутизации

Сетевая среда часто бывает сегментирована по различным причинам, включая следующие факторы.

- Количество доступных IP-адресов в сетевой среде TCP/IP.

- Разделение функций администрирования и управления.

- Соображения безопасности.

- Владение сетью.

Многие маршрутизаторы могут маршрутизировать TCP/IP, IPX и AppleTalk. Но

поскольку работа Windows Server 2003 и интернета основываются на TCP/IP, основное

внимание в этом разделе уделяется маршрутизации TCP/IP.

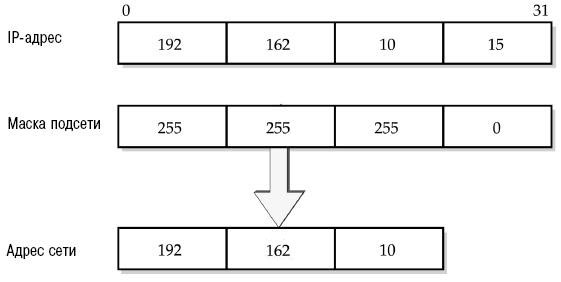

При использовании TCP/IP адрес сети определяется IP-адресом в сочетании с

маской подсети. Адрес сети идентифицирует сеть, где находится данное устройство

(

рис.

4.1). Подробнее о TCP/IP см. в

«Работа в сети с использованием TCP/IP»

.

Рис.

4.1.

Определение адреса сети

Этим разъединенным сетям может требоваться обмен информацией, и тогда на

помощь приходит маршрутизация. Маршрутизация – это процесс передачи информации

через межсетевую границу. Точка отправки называется источником (отправителем),

и точка приема называется пунктом назначения (получателем). Промежуточное

устройство (обычно маршрутизатор, иногда это несколько устройств)

отвечает за передачу информации из одной сети в другую, пока эта информация не

дойдет до указанного получателя, как это показано на

рис.

4.2. Например, когда

компьютер одной сети отправляет информацию компьютеру, который находится в

другой сети, он направляет эту информацию маршрутизатору. Маршрутизатор рассматривает

этот пакет и использует адрес получателя в заголовке пакета для передачи

информации в соответствующую сеть.

Маршрутизация и мосты

Маршрутизацию иногда путают с использованием мостов. Эти две технологии, по

сути, выполняют одну и ту же задачу, передавая информацию в интерсети от источника

к месту назначения, но для этого используются совершенно разные механизмы.

Маршрутизация происходит на сетевом уровне (Network Layer), в то время как

мосты используются на канальном уровне (Data Link Layer) в сетевой модели OSI.

Работа различных уровней модели OSI определяет способ обработки и передачи

информации от источника к месту назначения.

Рис.

4.2.

Две сети, связанные маршрутизатором

Хотя обычно используют отдельный маршрутизатор, Windows Server 2003 позволяет

также конфигурировать сервер как маршрутизирующее устройство. Функцией

маршрутизатора является направление пакетов из одной сети в следующую

сеть. Он делает это, определяя сначала оптимальный маршрут с помощью алгоритмов

маршрутизации. Алгоритмы маршрутизации определяют кратчайшее «расстояние»

(путь с наименьшей «стоимостью») между отправителем и получателем пакета,

а также поддерживают таблицы маршрутизации, которые содержат маршрутную

информацию, помогающую оптимизировать передачу информации. На

рис.

4.3

показан пример таблицы маршрутизации, которая информирует маршрутизатор о

том, как он может пересылать пакеты информации.

Рис.

4.3.

Пример таблицы маршрутизации

Маршрутизаторы могут также использовать сообщения об изменениях маршрутной

информации для взаимодействия с другими маршрутизаторами, чтобы определять

оптимальные маршруты для информации, передаваемой из одной сети в другую.

Использование сообщений об изменениях маршрутной информации позволяет

маршрутизаторам сравнивать и обновлять свои таблицы маршрутизации, вводя в

них информацию о маршрутах в другие сети.

Алгоритмы маршрутизации

Маршрутизаторы, а также компьютеры Windows 2000, сконфигурированные как

маршрутизаторы, обычно используют алгоритмы статической или динамической

маршрутизации, но поддерживается также маршрутизация с коммутируемым соединением

по требованию (demand-dial routing). Все эти алгоритмы маршрутизации

в основном отвечают одной цели, хотя они имеют различные механизмы передачи

информации от источника к месту назначения.

Статическая маршрутизация

Статическая маршрутизация задает единственный путь, который должен использоваться

для передачи информации между двумя точками. Администратор должен задавать

и конфигурировать статические маршруты в таблицах маршрутизации, и они

не изменяются, пока это не сделает администратор. Сетевые среды со статической

маршрутизацией организуются достаточно просто и особенно подходят для небольших

окружений, где возможны лишь небольшие изменения в топологии маршрутизации.

Примечание. Конкретные маршруты не обязательно являются постоянными

маршрутами в операционных системах Microsoft Windows. Иными словами, вы должны

указать, что маршрут является постоянным, с помощью ключа -p, чтобы в случае

перезагрузки сервера по какой-либо причине этот статический маршрут был привязан

к таблице маршрутизации.

Основным недостатком сетевых сред со статической маршрутизацией является

то, что они не адаптируются к изменению состояния сети. Например, в случае отключения

маршрутизатора или канала статический маршрут не позволяет перенаправлять

пакеты на другие маршрутизаторы, чтобы передать их нужным получателям.

Кроме того, при добавлении или удалении какой-либо сети в вашем окружении

администратор должен задавать возможные сценарии маршрутизации и конфигурировать

их соответствующим образом. Поэтому сетевые среды со статической маршрутизацией

(в особенности те, что подвержены частым изменениям) не подходят

для более крупных сетей. Достаточно оценить расходы на администрирование, чтобы

понять, что статическая маршрутизация подходит только для небольших сетевых

окружений.

В качестве эмпирического правила используйте статические маршруты только

при следующих условиях.

- Домашний офис или филиал.

- Сетевые окружения с небольшим числом сетей.

- Соединения, которые не предполагается изменять в ближайшем будущем (например, маршрутизатор, который используется как последнее средство, когда информацию нельзя маршрутизировать иным способом).

Авто-статическая маршрутизация. Маршрутизаторы Windows Server 2003, которые

используют статические маршруты, могут иметь собственные таблицы маршрутизации,

обновляемые вручную или автоматически. Автоматические обновляемые

статические маршруты называют авто-статической маршрутизацией. Соответствующие

обновления можно конфигурировать с помощью интерфейса RRAS, см.

рис.

4.4,

или с помощью утилиты NETSH. Это позволяет вам обновлять информацию

маршрутизаторов Windows Server 2003 только в определенные периоды времени, что

дает экономию затрат на соединения и/или использование меньшей доли пропускной

способности каналов.

Рис.

4.4.

Авто-статическая маршрутизация с помощью интерфейса RRAS

Когда вы указываете, что нужно обновить статические маршруты, маршрутизатор

отправляет запрос через активное соединение, чтобы обновить все маршрутизаторы

данного соединения. Получивший запрос маршрутизатор удаляет все существующие

авто-статические маршруты и затем вводит новые записи

авто-статической маршрутизации в виде статических (постоянных) маршрутов.

Примечание. Авто-статические обновления поддерживаются только в тех случаях,

когда вы используете протокол RIP для IP.

Динамическая маршрутизация

Как можно понять из этого названия, алгоритмы динамической маршрутизации

адаптируются к изменениям сетевой среды без ручного вмешательства. Вносимые

изменения почти мгновенно отражаются в информации маршрутизатора. Ниже

приводится список условий, при которых выгодно использовать динамическую маршрутизацию.

- Происходит отключение маршрутизатора или канала, что требует изменения маршрута для передаваемой информации.

- В интерсети добавляется или удаляется маршрутизатор.

- Большое сетевое окружение, где имеется много сценариев маршрутизации.

- Большое сетевое окружение, в котором часто происходят изменения сетевой топологии.

Алгоритмы динамической маршрутизации могут адаптироваться в реальном

масштабе времени к изменению состояний путем взаимодействия с другими маршрутизаторами.

Когда маршрутизатор получает уведомление, что в сети произошло

какое-либо изменение, он перерассчитывает маршруты и уведомляет другие маршрутизаторы.

Это позволяет всем маршрутизаторам интерсети получать информацию

о топологии всей сети даже в те моменты, когда она изменяется. В настоящее

время большинство маршрутизаторов используют алгоритмы динамической маршрутизации

и хорошо адаптируются к сети любого размера.

Маршрутизация с коммутируемым соединением по требованию (demand/dial routing)

Большинство протоколов маршрутизации (RIP, OSPF и т.д.), которые используют

для взаимодействия с другими маршрутизаторами, периодически отправляют маршрутную

информацию, чтобы адаптироваться к динамическим изменениям состояния

сети. Это требуется для того, чтобы информация передавалась по маршрутам с

наименьшей «стоимостью». Однако существуют ситуации, когда периодические

обновления маршрутизаторов весьма нежелательны. Например, каждая активизация

канала может требовать дополнительной оплаты.

Во избежание таких ситуаций вы можете использовать маршрутизацию с коммутируемым

соединением по требованию. При такой маршрутизации активизация канала

происходит только при необходимости передачи информации другой стороне

соединения, что дает экономию затрат на соединения. Для поддержки обновлений

маршрутизаторов используется статическая или авто-статическая маршрутизация.

Протоколы маршрутизации

Протоколы маршрутизации являются протоколами особого типа в том смысле, что

они следят за топологией всей сети в маршрутизируемой сетевой среде. Они динамически

поддерживают информацию о других маршрутизаторах в данной сети и

используют эту информацию, чтобы определить наилучший маршрут для передаваемых

данных.

Протоколы маршрутизации используют алгоритмы, которые влияют на маршрутизатор,

а также на маршрутизацию информации из одной сети в следующую сеть.

Каждый протокол маршрутизации имеет характеристики, которые отличают его от

других протоколов маршрутизации, но все они должны обеспечивать такие качества,

как простота, оптимальность, стабильность и гибкость.

Маршрутизируемые протоколы и протоколы маршрутизации

Вы, вероятно, встречались с терминами «маршрутизируемые протоколы» и «протоколы

маршрутизации». Например, вам, видимо, известно, что TCP/IP, IPX/SPX и

аналогичные протоколы являются маршрутизируемыми протоколами. Но когда вы

слышите о протоколах маршрутизации, то, вероятно, задаетесь вопросом, как отличаются

эти два типа протоколов и как они используются. Довольно часто эти термины

используют эквивалентным образом, но между ними имеется существенное

отличие.

На самом деле протоколы маршрутизации маршрутизируют маршрутизируемые

протоколы, такие как TCP/IP, IPX/SPX, AppleTalk и т.д. Они являются необходимым

звеном для передачи информации из одной сети в другую. В настоящее время используются

многие протоколы маршрутизации, включая, в частности, следующий список.

- BGP (Border Gateway Protocol – Пограничный межсетевой протокол)

- EIGRP (Enhanced Interior Gateway Routing Protocol – Расширенный внутренний шлюзовый протокол)

- EGP (Exterior Gateway Protocol – Внешний шлюзовый протокол)

- IGRP (Interior Gateway Routing Protocol – Внутренний шлюзовый протокол)

- OSPF (Open Shortest Path First – Открытие в первую очередь кратчайших маршрутов)

- RIP (Routing Information Protocol – Протокол маршрутной информации)

В маршрутизаторы RRAS под управлением Windows Server 2003 включена встроенная

поддержка для OSPF и RIP. Кроме того, RRAS может поддерживать протоколы

маршрутизации от сторонних компаний (такие как BGP, EIGRP, EGP и IGRP) с

помощью своих интерфейсов прикладного программирования (API). Ниже приводится

описание протоколов маршрутизации, которые поддерживаются системой

Windows Server 2003.

RIP

RIP – это протокол дистанционно-векторной маршрутизации, который относительно

прост для использования и конфигурирования. Протоколы дистанционно-векторной

маршрутизации отправляют обновления информации маршрутизаторов

только соседним маршрутизаторам. Протокол RIP широко распространен в компьютерной

отрасли и используется в сетях TCP/IP почти двадцать лет. RIP описывается

в нескольких документах RFC, которые приводятся в таблице 4.1.

Как видно из таблицы 4.1, имеются две версии RIP. Для обновления информации

маршрутизаторов в версии 1 используются широковещательные (broadcast) сообщения,

а версии 2 – групповые (multicast) сообщения. RIP динамически поддерживает

маршрутную информацию путем отправки сообщений с обновлением

маршрутной информации другим маршрутизаторам с помощью RIP в интерсети

каждые 30 секунд.

| RFC | Описание |

|---|---|

| 1058 | Routing Information Protocol (RIP). |

| 1721 | RIP version 2 protocol analysis (Анализ протокола RIP версии 2). |

| 1722 | RIP version 2 protocol applicability statement (Применимость RIP версии 2). |

| 1723 | RIP version 2 carrying additional information (Перенос дополнительной информации с помощью RIP версии 2). |

В дополнение к сообщениям обновления информации маршрутизаторов RIP

поддерживает несколько других механизмов, повышающих надежность и поддерживающих

таблицы маршрутизации на уровне текущих изменений, включая следующее.

- Ограничение по количеству сегментов (транзитных участков). Путь между двумя соседними маршрутизаторами считается сегментом (транзитным участком). Это средство ограничивает путь к точке назначения 15 сегментами. Точки назначения, для достижения которых требуется более 15 сегментов, считаются «недостижимыми».

- Блокировки (Hold-down). Блокировки гарантируют, что старые, недоступные для маршрутизации маршруты не будут использоваться в таблице маршрутизации.

- Ограничение «горизонта» (Split horizons). Это средство препятствует избыточности сообщений с обновлением маршрутной информации (циклов маршрутизации), направляемых маршрутизатору, из которого было отправлено данное сообщение.

- Подавление возвратных обновлений (Poison reverse updates). Это средство препятствует зацикливанию маршрутов в интерсети.

Несмотря на эти возможности RIP все же имеет свои ограничения. Он может

создавать сложности в сетях крупных предприятий, поскольку его сообщения с

обновлениями маршрутной информации «съедают» значительную долю пропускной

способности сети. Кроме того, информация считается немаршрутизируемой после

15 сегментов, что может вызывать проблемы в таких сетях.

OSPF

Протокол маршрутизации OSPF был разработан группой IETF (Internet Engineering

Task Force) специально для таких сред TCP/IP, как интернет. Это эффективный, но

довольно сложный протокол маршрутизации, поддерживающий как состояния связи,

так и таблицы маршрутизации. Как протокол маршрутизации каналов, OSPF

сохраняет информацию, получаемую от всех остальных маршрутизаторов в интерсети,

и использует эту информацию для расчета кратчайшего пути до каждого маршрутизатора.

Это отличается от протоколов дистанционно-векторной маршрутизации

(см. выше), которые отправляют сообщения с информацией обновления

маршрутизаторов только соседним маршрутизаторам.

OSPF был разработан с целью выхода за ограничения других протоколов маршрутизации,

таких как RIP. Он поддерживает масштабирование без существенного

увеличения объема служебной информации. В результате он отвечает требованиям

к большим интерсетям предприятий. Протокол маршрутизации OSPF описан в документах

RFC 1247 (для OSPF) и 2328 (для OSPF версии 2).

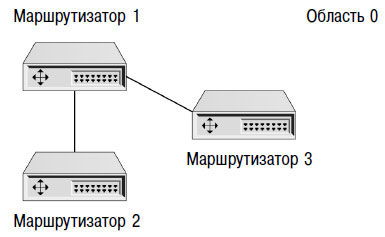

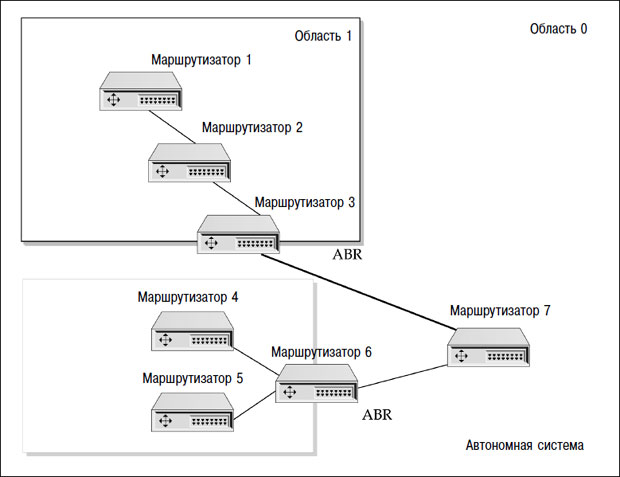

Иерархия OSPF. Еще одним отличием протокола OSPF является то, что он может

действовать иерархически, как это показано на следующем рисунке. Каждый маршрутизатор

OSPF отправляет и получает маршрутную информацию от всех остальных

маршрутизаторов в автономной системе (AS), где имеется набор маршрутизаторов

(сетей), которые применяют общую стратегию маршрутизации. Каждая AS

может быть разбита на меньшие группы, которые называются областями и являются,

по сути, непрерывными сетями в соответствии с их сетевыми интерфейсами.

Некоторые маршрутизаторы могут иметь несколько интерфейсов, и такие маршрутизаторы

могут быть связаны более чем с одной областью. Эти маршрутизаторы

соответственно называются маршрутизаторами границ областей (ABR), и они занимаются

передачей маршрутной информации из одной области в другую, что позволяет

снизить трафик маршрутизации в автономной области (AS).

Для AS, содержащей несколько областей, требуется магистраль для структурной

и управляющей поддержки. Эта магистраль соединяет маршрутизаторы границ

областей (ABR) и любые сети, которые не полностью содержатся в любой конкретной

области. На рисунке 4.5 показана AS, содержащая две области и магистраль.

Эта магистраль находится в области 0.

Рис.

4.5.

Иерархия OSPF с несколькими областями и магистралью

Предложите, как улучшить StudyLib

(Для жалоб на нарушения авторских прав, используйте

другую форму

)

Ваш е-мэйл

Заполните, если хотите получить ответ

Оцените наш проект

1

2

3

4

5