Что такое клавиатурный шпион, как его обнаружить и удалить

Кейлоггер для пк записывает каждое нажатие клавиш на клавиатуре вашего компьютера. Таким образом, хакер может определять логины и пароли от разных сайтов.

- Что такое кейлоггер?

- Аппаратные кейлоггеры

- Как кейлоггеры попадают на ваш компьютер

- Как обнаружить кейлоггер

- Как удалить кейлоггер

- SpyShelter

- Zemana

- Malwarebytes Anti-Rootkit

- Norton Power Eraser

- Bitdefender Rootkit Remover

- aswMBR Rootkit Scanner

- GMER

- Sophos Rootkit Removal

- Kaspersky Security Scan

- Информация о кейлоггерах

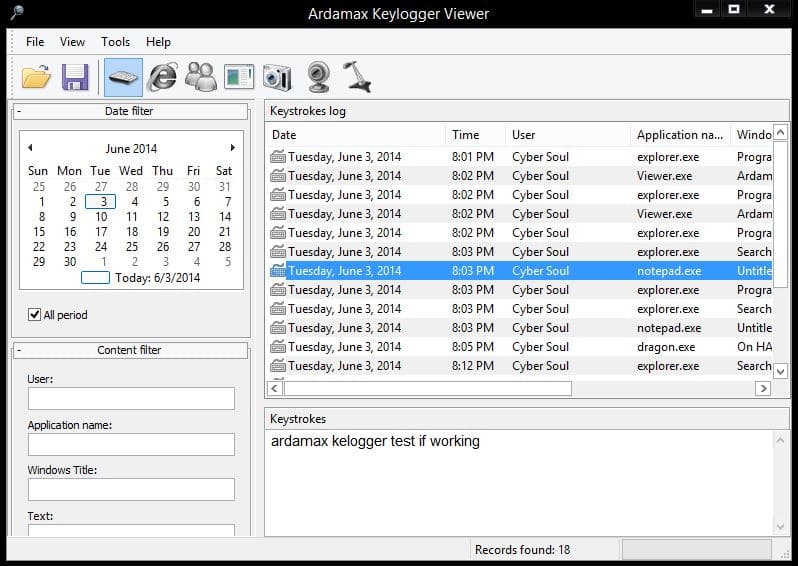

Кейлоггеры также известны как регистраторы нажатий клавиш. Они запускаются сразу после старта операционной системы. Кейлоггер записывает каждое нажатие любой клавиши или только те, которые будут сделаны в определенных полях на сайтах.

Кейлоггеры могут встраиваться в операционную систему компьютера. Этот тип вредоносных программ называют руткитами. Существуют кейлоггеры, которые могут работать и на более низком уровне. Например, он может добавиться в браузер как скрытое расширение.

Существует множество сценариев работы кейлоггеров. Особенно сложно противодействовать руткит. Антивирусные программы обычно не могут добраться до этого уровня, и поэтому подобные клавиатурные шпионы продолжают работать без каких-либо помех.

Не все кейлоггеры являются программами. Существует множество аппаратных шпионов. К ним относятся накладки на клавиатуру, акустические кейлоггеры (идентифицируют клавишу по звуку нажатия) и другие.

Но все-таки самые опасные – это программные кейлоггеры, которые хакеры распространяют через интернет.

Лучший способ предотвратить запуск кейлоггера – заблокировать его еще до того, как он будет установлен. Для этого необходимо использовать хорошее антивирусное программное обеспечение.

Типичный способ проникновения кейлоггера на компьютер — как часть трояна. Троян — это вирус, который «притворяется» полезной утилитой. Когда вы загружаете и устанавливаете такое приложение, вместе с ним на компьютер попадает вредоносное программное обеспечение.

Трояны часто состоят из нескольких частей, каждая из которых специализируется на определенной задаче. Исходный троян может работать как загрузчик, который распространяет вирусы. Кейлоггер запишет нажатия клавиш, а другой модуль отправит эту информацию злоумышленнику.

Многие программы отслеживают нажатия клавиш пользователем, поэтому подобная активность часто игнорируется антивирусными программами. Это затрудняет предотвращение проникновения кейлоггеров на компьютер. Единственная надежная защита заключается в том, чтобы не загружать и не устанавливать бесплатное программное обеспечение из подозрительных источников.

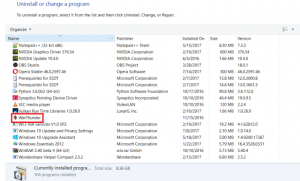

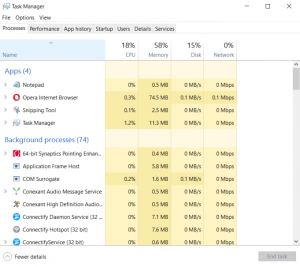

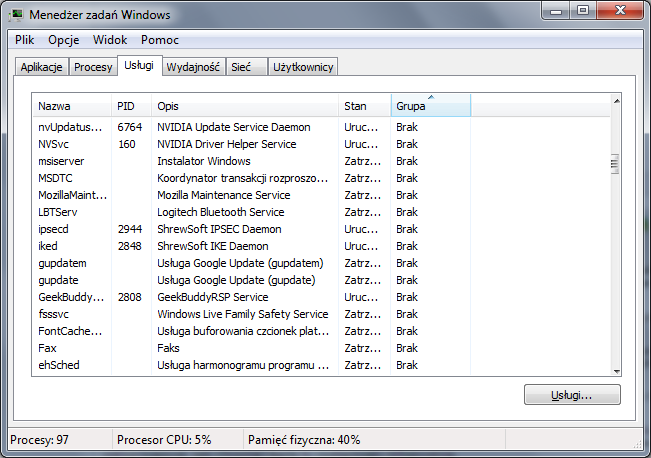

Самый простой способ обнаружить вирусное программное обеспечение – открыть диспетчер задач и проверить запущенные процессы. Многие из фоновых процессов имеют непонятные названия. Но их можно идентифицировать с помощью справочной документации, доступной в Сети.

В Windows правой кнопкой мыши по панели задач и выберите из контекстного меню пункт «Диспетчер задач».

Кейлоггеры стоит искать в разделе «Фоновые процессы» или «Автозагрузка», потому что они могут запускаться одновременно с операционной системой.

Чтобы избавиться от одной из программ в автозагрузке, кликните по строке с ее названием, а затем нажмите кнопку «Отключить», расположенную в нижней части окна.

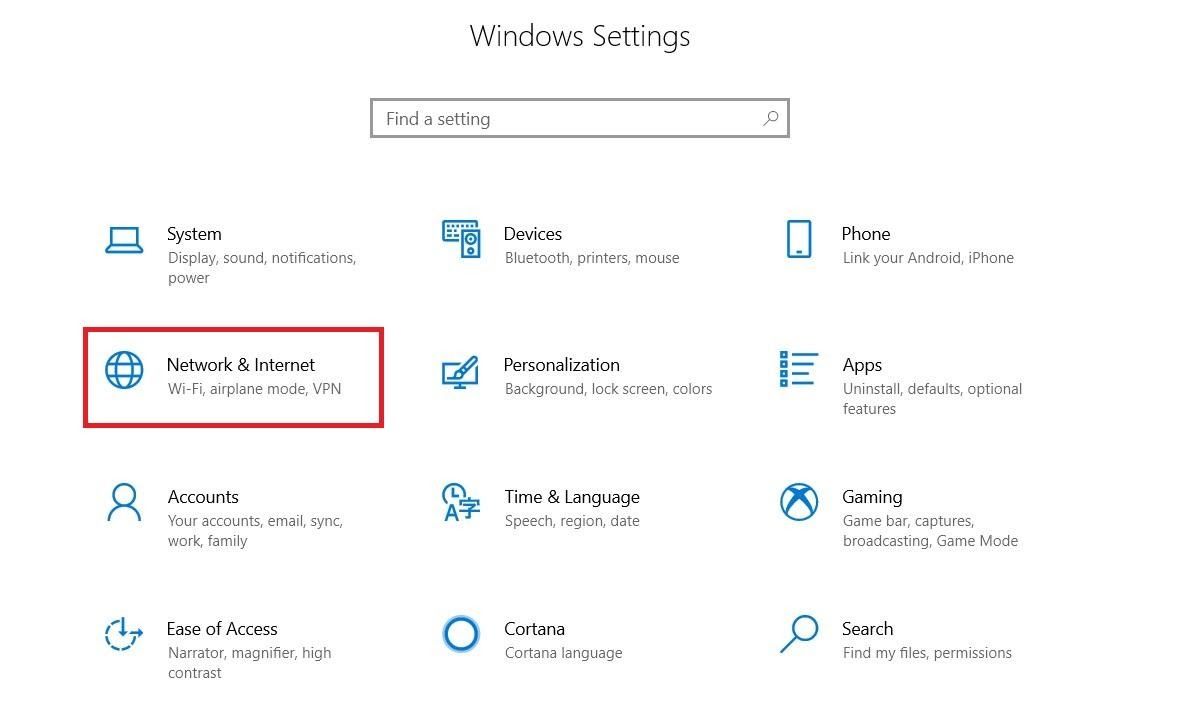

Еще одно место для поиска подозрительной активности — отчет об использовании интернета приложениями ПК. Откройте панель управления, войдите в раздел «Сеть и Интернет» и выберите опцию «Использование данных».

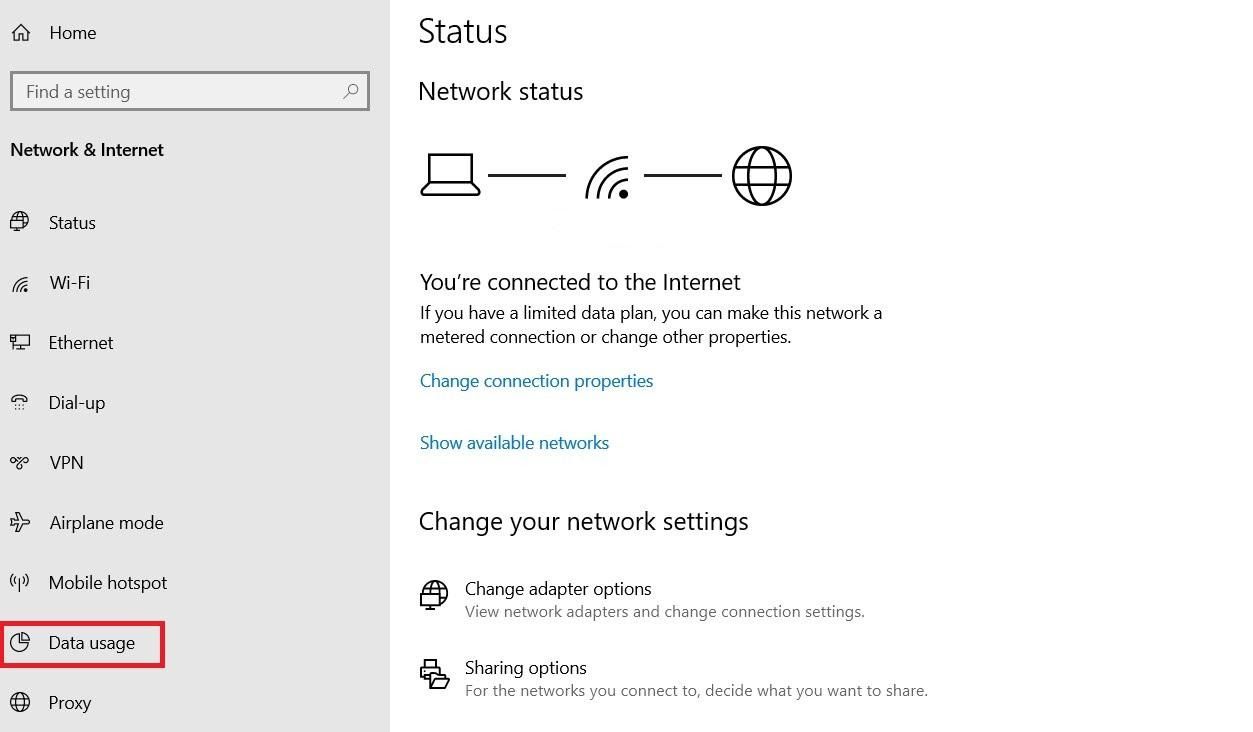

Нажмите на кнопку «Просмотр сведений об использовании», чтобы увидеть список программ, которые имеют доступ к интернету. После этого идентифицируйте незнакомые вам программы.

Выполните аналогичную проверку расширений браузера. Отключите те, которые вы не устанавливали или не используете.

Чтобы добраться до расширений:

- В браузере Google Chrome: введите в адресной строке chrome://extensions

- Firefox: введите в адресной строке about: addons

- Opera: выберите в меню пункт «Расширения», а затем нажмите кнопку «Управление расширениями».

- Safari: выберите в меню пункт «Настройки», а затем нажмите на кнопку «Расширения».

- Internet Explorer: выберите пункт «Управление надстройками» в меню «Сервис».

- Microsoft Edge: выберите в меню браузера пункт «Расширения».

Комплексный анти-кейлоггер должен проверять все процессы, запущенные на вашем компьютере: BIOS, операционную систему, фоновые службы. А также сетевые настройки, плагины и настройки браузера.

Чтобы избавиться от кейлоггера, возможно, придется переустановить операционную систему.

Многие клавиатурные шпионы являются руткитами. Поэтому также может потребоваться специализированная утилита против данного типа вирусов. Ниже приводится список программ, которые помогают удалить кейлоггеры.

Утилита имеет несколько уровней противодействия клавиатурным шпионам. После инсталляции данная программа будет работать постоянно. Таким образом, она сможет блокировать установку кейлоггеров на ПК.

Вторая линия обороны SpyShelter заключается в проверке наличия подозрительных операций. При обнаружении вредоносной программы SpyShelter попытается удалить ее.

Для полной защиты компьютера SpyShelter будет шифровать все нажатия клавиш, чтобы сделать их считывание бессмысленным для клавиатурных шпионов.

Zemana предоставляет целый пакет средств защиты от вредоносных программ. Но они хуже справляются с идентификацией кейлоггеров, по сравнению с предыдущей утилитой.

Zemana также включает в себя средство шифрования передаваемых данных, блокировщик рекламы и сканер вредоносных программ.

Данная утилита постоянно работает в фоновом режиме, отслеживая активность и сканируя загрузки на наличие вредоносного программного обеспечения.

Приложение сканирует операционную систему на наличие целого ряда руткит-вирусов, а не только клавиатурных шпионов.

Утилита выполняет сканирование системы по требованию, а не работает в постоянном режиме. Если операция очистки не сможет решить все проблемы, можно воспользоваться инструментом fixdamage. Он поможет эффективно настроить брандмауэр.

Norton Power Eraser проверяет компьютер более глубоко, чем обычные антивирусные программы. При обнаружении подозрительных программа утилита сразу удаляет их. Такой подход может привести к неожиданной потере нужных приложений. Поэтому при использовании Norton Power Eraser вам придется переустанавливать необходимое программное обеспечение.

Bitdefender обнаруживает новые руткиты раньше своих конкурентов. Как только его сканеры обнаруживают новый вирус, он попадает в базу шпионских программ.

Этот сканер руткитов является продуктом компании Avast. Вы можете использовать его совершенно бесплатно.

GMER является альтернативой aswMBR.

Эта программа выполняет сканирование операционной системы по требованию и удаляет любые руткиты, включая клавиатурные шпионы.

Бесплатная версия Kaspersky Security Scan сканирует компьютер на наличие вредоносных программ. Платные программные продукты от этого разработчика включают в себя модули защиты личных данных.

McAfee Rootkit Remover

Еще один бесплатный инструмент для удаления руткитов, разработанный одним из лидеров отрасли. Утилита, работающая по требованию, просканирует систему и удалит все обнаруженные в ней вирусы.

Кейлоггеры были изобретены работодателями для отслеживания действий сотрудников на компьютерах компании. Затем они стали применяться хакерами. На сегодняшний день их используют и веб-маркетологи.

Кейлоггер Olympic Vision является примером именно хакерского программного обеспечения. Он был обнаружен в марте 2016 года.

Чтобы получить доступ к компьютерам жертв, кейлоггер распространялся как вложение к электронному письму. Атака была намеренно нацелена на представителей бизнеса.

В ноябре 2017 года информационная служба BBC сообщила о том, что более 480 коммерческих сайтов используют функцию кейлоггинга для мониторинга активности посетителей.

Это означает, что теперь нам необходимо защищаться и от того, чтобы законопослушные сайты не стали каналом для кражи той или иной личной информации.

Трудно избавиться от кейлоггеров, когда они уже попали на ваш компьютер. Поэтому необходимо проявлять максимальную осторожность при загрузке программ из интернета.

Также важно своевременно обновлять используемое программное обеспечение. Это особенно актуально для операционной системы и браузеров. Крупные разработчики постоянно ищут уязвимости в своих продуктах и закрывают их, чтобы устранить угрозы. Поэтому использование актуальных версий программ является основным способом защиты от всех видов вирусов.

Download Article

Download Article

A keylogger is a piece of generally-malicious software or hardware installed on your computer that logs what you type. While they may be legitimately used in rare circumstances, they can also be used by cybercriminals to gather personal information and passwords. They can also cause your computer to slow down. This wikiHow teaches you to detect and remove it keyloggers.

-

1

Update your operating system and applications. Outdated software may have exposed security holes that can open your computer up to infection.

- Make sure that all users of the computer know not to click freely on the internet, especially pop-ups, and avoiding freebies at all costs.

-

2

Configure your web browser’s security settings. The process of configuring your web browser is different from one web browser to another. Open the Settings menu on your web browser and look for the Privacy and/or Security settings. Disable any unwanted plug-ins, block malicious websites, and clear your browser history. Delete cookies that track personal information.[1]

Advertisement

-

3

Install reputable security software on your computer. Install both an on-demand anti-malware and an always-on antivirus. Free options include Malwarebytes (for malware) and Avast or Panda (for antivirus). Keep your security software updated.

Advertisement

-

1

Open the Task Manager. Use the following steps to open the Task Manager:

- Right-click the taskbar at the bottom of the page.

- Click Task Manager in the pop-up menu.

-

2

Click More Details. It’s in the lower-left corner of the Task Manager. This displays a list of all processes running on your computer. This includes apps you have open as well as processes running in the background.

-

3

Check for suspicious processes. You’ll most likely find suspicious processes running in the background. Check for apps that you don’t recognize.

- If you are not sure what a process is, right-click it and click Search online. This will do a Google search of the app or process.

- If you find a process you want to stop, click the process and then click End task in the lower-right corner.

-

4

Click the Startup tab. It’s at the top of the Task Manager. This displays a list of programs that startup with your computer.

-

5

Check for any suspicious programs. Look through all the startup programs and see if there is anything you don’t recognize.

- If your are not sure what a program is, right-click it and click Search Online. This does a Google Search of the program.

- If you find a program you want to disable. Click the program and click Disable in the lower-right corner.

-

6

Scan for viruses and malware. Many keyloggers hide themselves from both msconfig and the Task Manager, or disguise themselves as legitimate programs. Use your reputable anti-malware to scan for viruses and malware on your computer.

-

7

Check on your desktop computer. If you have a desktop computer, it may also have a hardware keylogger on it. Look at where your keyboard cable connects to your tower. If there is a device plugged in between the keyboard cable and the tower, it might be a hardware keylogger.

- Please note that this may also be a legitimate converter or device. If you find an unfamiliar device attached to your computer, find out who put it there and why.

Advertisement

-

1

Determine if the keylogger is visible. If the keylogger detected is visible as an entry on the list of programs in the Control Panel, then it might be a legitimate keylogger program with an uninstaller. Uninstall the program, and use an anti-malware to remove any remnants.

-

2

Try an uninstaller. With some keylogger programs, such as Logixoft’s Revealer Keylogger, the installer can be used to uninstall the keylogger. Download the installer, and use that to uninstall the keylogger. You can also uninstall programs through the Settings menu. Remove remnants of the keylogger using a reputable anti-malware scanner.

- If you are unable to uninstall the program, try restarting your computer in Safe Mode and uninstalling it while in Safe Mode.

-

3

Perform an Offline Scan with Windows 10 Defender. After getting the latest updates for your antivirus, run a rootkit detector such as Windows Defender Offline. In order for you to run it, you have to go deep into settings or create offline media.

-

4

Search for specific advice for the keylogger, by name. Do a Google search for the specific keylogger program name. Some keylogger programs, such as Refog, actively prevent uninstallation. Check on internet forums such as Bleeping Computer to see how you can remove the program without breaking your computer.

- Hijack This is a good tool for removing programs that are buried deep within your Windows Registry. However, you need to use Hijack This with caution. It can also be used to inadvertently delete things Windows needs to function. Do a Google search before deleting any registry items.

-

5

Consider reinstalling your computer’s operating system. Many keyloggers get buried deep within your Windows Operating system, making them difficult to remove. In some cases, the easiest solution may be to back up your files and reinstall Windows.[2]

- Reinstalling Windows will remove everything on your computer. Be sure to back up your files before reinstalling your system. You can back up your files using an external hard drive, or a cloud service such as Google Drive, Dropbox, or One Drive.

- You should reinstall your operating system if you have detected a keylogger on a computer that you plan to use for bank transactions or dealing with trade secrets, because the keylogger might not have been completely removed.

Advertisement

Ask a Question

200 characters left

Include your email address to get a message when this question is answered.

Submit

Advertisement

Video

-

If you have used your computer to do bank transactions, your passwords may have been compromised. Immediately, change your passwords using a computer known to be safe. Contact your bank if you see any suspicious transactions done using your account.

-

Some good free installations include; Avast and Comodo.

Advertisement

-

Certain keylogger programs are invisible to anti-spyware and firewall programs.

Advertisement

References

- ↑ https://imss.caltech.edu/node/243

- ↑ Yaffet Meshesha. Computer Specialist. Expert Interview. 10 February 2021

About This Article

Article SummaryX

1. Update your system and applications.

2. Install a reputable anti-virus and anti-malware program.

3. Right-click the taskbar and open the Task Manager.

4. Click More details.

5. Look for suspicious programs or processes running and end them.

6. Uninstall any keyloggers you know about.

7. Click the Startup tab and disable any startup programs that look suspicious.

8. Use the install program, or Windows Settings to uninstall any keyloggers you know about.

9. Run an anti-virus and anti-malware scan.

10. Do an online search for instructions on how to remove keyloggers that are hard uninistall.

11. Consider reinstalling your operating system, if all else fails.

Did this summary help you?

Thanks to all authors for creating a page that has been read 392,646 times.

Is this article up to date?

Download Article

Download Article

A keylogger is a piece of generally-malicious software or hardware installed on your computer that logs what you type. While they may be legitimately used in rare circumstances, they can also be used by cybercriminals to gather personal information and passwords. They can also cause your computer to slow down. This wikiHow teaches you to detect and remove it keyloggers.

-

1

Update your operating system and applications. Outdated software may have exposed security holes that can open your computer up to infection.

- Make sure that all users of the computer know not to click freely on the internet, especially pop-ups, and avoiding freebies at all costs.

-

2

Configure your web browser’s security settings. The process of configuring your web browser is different from one web browser to another. Open the Settings menu on your web browser and look for the Privacy and/or Security settings. Disable any unwanted plug-ins, block malicious websites, and clear your browser history. Delete cookies that track personal information.[1]

Advertisement

-

3

Install reputable security software on your computer. Install both an on-demand anti-malware and an always-on antivirus. Free options include Malwarebytes (for malware) and Avast or Panda (for antivirus). Keep your security software updated.

Advertisement

-

1

Open the Task Manager. Use the following steps to open the Task Manager:

- Right-click the taskbar at the bottom of the page.

- Click Task Manager in the pop-up menu.

-

2

Click More Details. It’s in the lower-left corner of the Task Manager. This displays a list of all processes running on your computer. This includes apps you have open as well as processes running in the background.

-

3

Check for suspicious processes. You’ll most likely find suspicious processes running in the background. Check for apps that you don’t recognize.

- If you are not sure what a process is, right-click it and click Search online. This will do a Google search of the app or process.

- If you find a process you want to stop, click the process and then click End task in the lower-right corner.

-

4

Click the Startup tab. It’s at the top of the Task Manager. This displays a list of programs that startup with your computer.

-

5

Check for any suspicious programs. Look through all the startup programs and see if there is anything you don’t recognize.

- If your are not sure what a program is, right-click it and click Search Online. This does a Google Search of the program.

- If you find a program you want to disable. Click the program and click Disable in the lower-right corner.

-

6

Scan for viruses and malware. Many keyloggers hide themselves from both msconfig and the Task Manager, or disguise themselves as legitimate programs. Use your reputable anti-malware to scan for viruses and malware on your computer.

-

7

Check on your desktop computer. If you have a desktop computer, it may also have a hardware keylogger on it. Look at where your keyboard cable connects to your tower. If there is a device plugged in between the keyboard cable and the tower, it might be a hardware keylogger.

- Please note that this may also be a legitimate converter or device. If you find an unfamiliar device attached to your computer, find out who put it there and why.

Advertisement

-

1

Determine if the keylogger is visible. If the keylogger detected is visible as an entry on the list of programs in the Control Panel, then it might be a legitimate keylogger program with an uninstaller. Uninstall the program, and use an anti-malware to remove any remnants.

-

2

Try an uninstaller. With some keylogger programs, such as Logixoft’s Revealer Keylogger, the installer can be used to uninstall the keylogger. Download the installer, and use that to uninstall the keylogger. You can also uninstall programs through the Settings menu. Remove remnants of the keylogger using a reputable anti-malware scanner.

- If you are unable to uninstall the program, try restarting your computer in Safe Mode and uninstalling it while in Safe Mode.

-

3

Perform an Offline Scan with Windows 10 Defender. After getting the latest updates for your antivirus, run a rootkit detector such as Windows Defender Offline. In order for you to run it, you have to go deep into settings or create offline media.

-

4

Search for specific advice for the keylogger, by name. Do a Google search for the specific keylogger program name. Some keylogger programs, such as Refog, actively prevent uninstallation. Check on internet forums such as Bleeping Computer to see how you can remove the program without breaking your computer.

- Hijack This is a good tool for removing programs that are buried deep within your Windows Registry. However, you need to use Hijack This with caution. It can also be used to inadvertently delete things Windows needs to function. Do a Google search before deleting any registry items.

-

5

Consider reinstalling your computer’s operating system. Many keyloggers get buried deep within your Windows Operating system, making them difficult to remove. In some cases, the easiest solution may be to back up your files and reinstall Windows.[2]

- Reinstalling Windows will remove everything on your computer. Be sure to back up your files before reinstalling your system. You can back up your files using an external hard drive, or a cloud service such as Google Drive, Dropbox, or One Drive.

- You should reinstall your operating system if you have detected a keylogger on a computer that you plan to use for bank transactions or dealing with trade secrets, because the keylogger might not have been completely removed.

Advertisement

Ask a Question

200 characters left

Include your email address to get a message when this question is answered.

Submit

Advertisement

Video

-

If you have used your computer to do bank transactions, your passwords may have been compromised. Immediately, change your passwords using a computer known to be safe. Contact your bank if you see any suspicious transactions done using your account.

-

Some good free installations include; Avast and Comodo.

Advertisement

-

Certain keylogger programs are invisible to anti-spyware and firewall programs.

Advertisement

References

- ↑ https://imss.caltech.edu/node/243

- ↑ Yaffet Meshesha. Computer Specialist. Expert Interview. 10 February 2021

About This Article

Article SummaryX

1. Update your system and applications.

2. Install a reputable anti-virus and anti-malware program.

3. Right-click the taskbar and open the Task Manager.

4. Click More details.

5. Look for suspicious programs or processes running and end them.

6. Uninstall any keyloggers you know about.

7. Click the Startup tab and disable any startup programs that look suspicious.

8. Use the install program, or Windows Settings to uninstall any keyloggers you know about.

9. Run an anti-virus and anti-malware scan.

10. Do an online search for instructions on how to remove keyloggers that are hard uninistall.

11. Consider reinstalling your operating system, if all else fails.

Did this summary help you?

Thanks to all authors for creating a page that has been read 392,646 times.

Is this article up to date?

Как проверить свой компьютер на наличие клавиатурных шпионов.

Клавиатурные перехватчики используются для того, чтобы украсть уязвимые данные, такие как как имена пользователей, пароли, данные кредитной карты, банковские реквизиты и т.д., собирая информацию о нажатии клавиш жертв.

Есть два типа программного и аппаратного обеспечения клавиатурных перехватчиков.

Аппаратные клавиатурные перехватчики находятся, главным образом, в картах с интерфейсом USB, вы можете легко обнаружить и удалить аппаратные клавиатурные перехватчики, исследовав ваши компьютерные порты и встроенные в них аппаратные средства.

Существует также разновидность шпионов, которые осуществляют слежение за экраном

В то время как клавиатурный перехватчик программного типа – разновидность spyware, которое может быть запрограммировано как угодно, используя различные языки программирования, которые это может выполнять работу в фоновом режиме – собирать и отправлять данные удаленно хакеру, не позволяя пользователю его заметить.

Содержание

- Метод 1. Проверка установленных приложений

- Метод 2. Использование диспетчера задач

- Метод 3. Использование средств удаления кейлоггеров

- Malwarebytes Anti-Rootkit Beta

- Kaspersky Security Scan

- Norton Power Eraser

Метод 1. Проверка установленных приложений

Первая вещь, которую вы должны сделать, проверить компьютер на установленные неизвестные программы и удалить неизвестные приложения. Вот как сделать это:

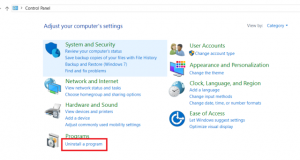

1. Перейдите в панель управления.

2. Выберите программы => удаление программ.

3. Пробегитесь по списку установленных приложений.

Если вы нашли неизвестные приложения, которые не установлены вами, удалите их.

Они могут быть клавиатурными перехватчиками или другим вредоносным программным обеспечением.

Метод 2. Использование диспетчера задач

1. Нажмите сочетание клавишь [ SHIFT ]+[ ALT ] + [ DELETE ]

2. В предложенных опциях выберите “диспетрчер задач”

3. Ищите подозрительные процессы, например как W32. Netsky. D или имена winlogon.exe могут отличаться.

Если вы нашли идущий процесс, не связанный с системой или приложениями => щелчок правой кнопкой по нему и выберите Stop.

Метод 3. Использование средств удаления кейлоггеров

Malwarebytes Anti-Rootkit Beta

Malwarebytes Anti-Rootkit BETA удаляет даже глубоко спрятанные руткиты. Malwarebytes Anti-Rootkit BETA – ультрасовременная технология для обнаружения и удаления самых противных руткитов.

Kaspersky Security Scan

Сканеры Kaspersky разрабатываются одной из ведущей компании по обеспечению безопасности Kaspersky Lab, сканеры Kaspersky используют передовые технологии, которые могут легко обнаружить клавиатурный перехватчик, это также поможет вам почистить свой PC от вирусов и вредоносного программного обеспечения.

Norton Power Eraser

Средство Norton Power Eraser использует самую агрессивную технологию сканирования, чтобы устранить угрозы, которые традиционный поиск вирусов не всегда обнаруживает.

Кейлоггеры представляют собой опасную угрозу для вашей безопасности: они способны атаковать даже самые современные компьютеры. Их цель — отслеживать нажатия клавиш и раскрывать эти личные данные хакерам и агентам слежки. Хотя вы можете использовать программное обеспечение для защиты от кейлоггеров, гораздо эффективнее обнаруживать эти угрозы на раннем этапе, прежде чем они нанесут серьезный ущерб. Выяснить, заражен ли компьютер вирусом, как правило, очень просто и доступно каждому: выявить кейлоггеров сложнее.

Вот почему мы подумали об этом руководстве, чтобы объяснить вам, как лучше всего обнаруживать кейлоггеров на компьютере с Windows. Мы также поговорим о продвинутой профилактической технике под названием «шифрование ключа « способен нейтрализовать даже самых изощренных клавиатурных шпионов.

Что такое кейлоггеры?

Кейлоггер — это часть программного или аппаратного обеспечения, которое отслеживает нажатия клавиш, вводимые на клавиатуре компьютера / ноутбука или мобильного устройства. Аппаратные кейлоггеры вставляются через USB или неавторизованный драйвер — их легче обнаружить и удалить. Программные кейлоггеры, с другой стороны, более тонкие, и иногда их действительно сложно обнаружить в зараженной системе.

В отличие от обычных вирусов и троянов, удаленные кейлоггеры не влияют на производительность системы, но наносят гораздо больший ущерб, раскрывая вашу личную информацию третьим лицам. Подумайте о финансовой информации, паролях, анонимных сообщениях и комментариях в Интернете.

Самый сложный из этих клавиатурных шпионов способен профилировать пользователей на основе анализа нажатий клавиш, ритма и шаблона их ввода. Если эта возможность вас пугает, вам все равно нужно знать, что для того, чтобы кейлоггер был эффективным, он должен быть правильно установлен на вашем компьютере. Существуют различные категории клавиатурных шпионов в зависимости от степени серьезности.

Кейлоггеры на основе браузера: некоторые вредоносные веб-сайты могут использовать сценарии CSS, атаки Man-In-the-Browser (MITB) или кейлоггеры на основе веб-форм. К счастью, если у вас установлена современная система Windows 10 и Защитник Windows и другие элементы, необходимые для безопасности Windows, эти угрозы будут немедленно заблокированы. Основные из них:

- Общие шпионские кейлоггеры: это традиционные кейлоггеры, которые размещаются на компьютере с помощью подозрительного вложения электронной почты или загрузки через социальные сети / торрент. Очень вероятно, что они заблокированы Защитником Windows или программой защиты от вредоносных программ.

- Кейлоггеры на уровне ядра: они самые опасные. Они работают под управлением операционной системы Windows как руткиты и могут остаться незамеченными.

- Кейлоггеры на основе гипервизора. Используя виртуализацию, эти сложные кейлоггеры могут быть репликами операционной системы и сканировать все нажатия клавиш. Хотя они очень опасны, они также крайне редки.

Если вы подозреваете, что ваша система Windows была атакована кейлоггером, выполните следующие действия, чтобы убедиться, что ваши данные в безопасности.

Используйте диспетчер задач для обнаружения кейлоггеров

Откройте диспетчер задач простым щелчком правой кнопкой мыши на панели задач. Зайдите в фоновые процессы и наблюдайте за «приложением для входа в Windows». Если в нем есть повторяющаяся запись, которая кажется вам необычной (например, «Вход в Windows»), это означает, что кто-то еще вошел в вашу систему Windows. Это первый признак потенциального кейлоггера. Щелкните правой кнопкой мыши и закройте программу.

Это еще не все: проверьте вкладку «Автозагрузка». Если в этом меню есть подозрительные программы, отключите их.

Обнаружение подозрительных интернет-соединений с помощью командной строки

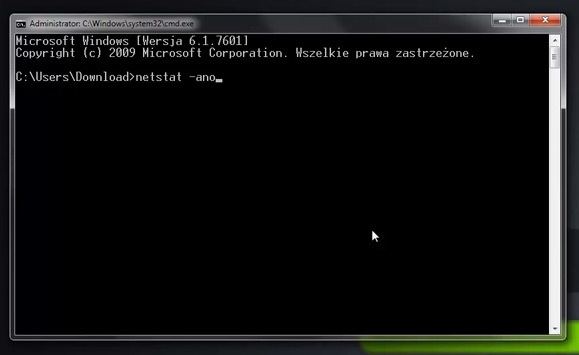

Убедившись, что к вашему компьютеру никто не входил, вам необходимо проверить, нет ли на вашем устройстве подозрительных интернет-соединений. Для этого откройте командную строку Windows в режиме администратора и введите следующее:

netstat -b

Все веб-сайты и программное обеспечение, подключенные к вашему компьютеру с Windows в Интернете, теперь видны. Записи, относящиеся к Магазину Windows, браузеру Edge или другим системным приложениям, таким как «svchost.exe», безвредны. Проверьте IP-адреса в Интернете на предмет возможного удаленного местоположения.

Используйте вредоносные программы для защиты от руткитов

Если вы считаете, что стали жертвой кейлоггера на уровне ядра, вам необходимо использовать эффективное решение для защиты от руткитов. Среди световых решений, McAfee имеет бесплатный инструмент для удаления руткитов. После установки эта программа проверит наличие обновлений и угроз режима ядра, включая руткит-кейлоггеры. Процесс очень быстрый и надежный и никак не повредит операционную систему Windows. В настоящее время существуют эффективные средства обнаружения клавиатурных шпионов на уровне гипервизора, поскольку эта виртуальная система может оставаться невидимой и незамеченной пользователем. Однако, если вы подозреваете, что являетесь жертвой такой атаки, существует методика, позволяющая предотвратить отправку данных с клавиатуры третьим лицам.

Продвинутая техника: шифрование ключей

Шифрование нажатия клавиш — отличный способ предотвратить кейлоггинг путем шифрования всех нажатий клавиш перед их отправкой в Интернет. Если вы стали жертвой кейлоггера на уровне гипервизора, вредоносная программа сможет обнаруживать только зашифрованные случайные символы. KeyScrambler является одним из популярных решений для шифрования ключей. Он не содержит вирусов и безопасен: им пользуются более миллиона пользователей. Персональная версия программного обеспечения бесплатна и может защитить данные о нажатии клавиш в более чем 60 браузерах. Программное обеспечение можно скачать с официального сайта.

После установки вы можете включить KeyScrambler с правой панели задач. Получив доступ к настройкам, вы можете защитить себя от профилирования ключей с помощью функции, которая снижает темп набора текста — таким образом вы можете защитить свою анонимность от веб-сайтов, которые пытаются профилировать вас в зависимости от того, как вы печатаете. Как только вы вводите нажатия клавиш в любом браузере, таком как Google Chrome или Firefox, KeyScrambler зашифрует все нажатия клавиш, которые вы можете видеть в реальном времени на экране.

Выводы

Несмотря на серьезную угрозу, которую он представляет, защитить себя от кейлоггеров не так уж и сложно. Вы также можете усилить защиту с помощью Защитника Windows.

Мы завершаем эту статью некоторыми хорошими мерами безопасности. Всегда обращайте внимание на первые предупреждающие знаки, которыми могут быть:

- Ваша система намного медленнее, чем обычно

- Вы замечаете всплывающие окна и нежелательную рекламу

- Вы замечаете изменение в настройках используемого браузера или поисковой системы.

Если возникает какое-либо из этих условий, возможно, ваша система была взломана. Вы можете использовать методы, описанные в этом руководстве, чтобы решить проблему в корне.

Источник MakeTecheasier

Загрузить PDF

Загрузить PDF

Кейлоггер — это вредоносная программа или аппаратное устройство, которое устанавливается на компьютере и регистрирует нажатие клавиш клавиатуры и мыши. В большинстве случаев кейлоггеры используются преступниками для кражи паролей и личной информации. Также кейлоггеры могут замедлить работу компьютера. В этой статье мы расскажем вам, как находить и удалять кейлоггеры.

-

1

Обновите операционную систему и программы. Старое программное обеспечение может включать уязвимости, через которые проникают кейлоггеры.

- Если компьютером пользуются несколько человек, расскажите им, что в интернете нельзя нажимать на любые ссылки, особенно на ссылки во всплывающих окнах, а также о том, что нельзя скачивать файлы с неизвестных сайтов.

-

2

Настройте безопасность веб-браузера. Этот процесс зависит от веб-браузера. Откройте меню «Настройки» в веб-браузере, а затем найдите параметры конфиденциальности и/или безопасности. Отключите ненужные/неизвестные плагины, заблокируйте вредоносные сайты и очистите историю браузера. Удалите куки, которые отслеживают личную информацию.[1]

-

3

Установите надежные программы по обеспечению безопасности компьютера. То есть установите хороший антивирус и антишпион. Бесплатными программами являются Malwarebytes (антишпион) и Avast или Panda (антивирус). Регулярно обновляйте эти программы.

Реклама

-

1

Откройте диспетчер задач. Для этого:

- Щелкните правой кнопкой мыши по панели задач внизу экрана.

- В меню выберите «Диспетчер задач».

-

2

Нажмите Дополнительно. Эта опция находится в нижнем левом углу диспетчера задач. Отобразится список всех процессов, которые запущены на компьютере — программ, которые вы запустили, и процессов, которые работают в фоновом режиме.

-

3

Проверьте, есть ли подозрительные процессы. Как правило, это процессы, которые работают в фоновом режиме. Найдите программы/процессы, названия которых вам не известны.

- Если вы не знаете, что выполняет определенный процесс, щелкните по нему правой кнопкой мыши и в меню выберите «Найти в интернете». В сети будет найдена информация о выбранном процессе.

- Если вы обнаружили подозрительный процесс, щелкните по нему, а затем нажмите «Завершить процесс» в нижнем правом углу.

-

4

Перейдите на вкладку Автозагрузка. Вы найдете ее вверху диспетчера задач. Откроется список программ, которые запускаются при загрузке операционной системы компьютера.

-

5

Поищите подозрительные программы. Возможно, вы найдете программы, названий которых не знаете.

- Если вы не знаете, что выполняет определенная программа, щелкните по ней правой кнопкой мыши и в меню выберите «Найти в интернете». В сети будет найдена информация о выбранной программе.

- Если вы нашли подозрительную программу, щелкните по ней, а затем нажмите «Отключить» в нижнем правом углу.

-

6

Просканируйте компьютер на наличие вирусов и вредоносных программ. Многие кейлоггеры не отображаются в диспетчере задач или маскируются под известные программы. Поэтому просканируйте компьютер хорошим антивирусом и антишпионом.

-

7

Проверьте настольный компьютер. На настольный компьютер можно установить специальное устройство-кейлоггер. На корпусе компьютера найдите разъем, к которому подключена клавиатура — если между кабелем клавиатуры и разъемом есть какое-то устройство, скорее всего, это аппаратный кейлоггер.

- Возможно, это не кейлоггер, а обычный конвертер или другое законное устройство. В этом случае выясните, кто и для чего подключил это устройство.

Реклама

-

1

Выясните, отображается ли кейлоггер в списке установленных программ на панели управления. Если да, такой кейлоггер можно удалить с помощью деинсталлятора. Затем с помощью антивируса удалите оставшиеся файлы, связанные с кейлоггером.

-

2

Попробуйте воспользоваться установщиком. Некоторые кейлоггеры, например, Logixoft Revealer Keylogger, можно удалить с помощью их установочных программ. Скачайте установщик и воспользуйтесь им, чтобы удалить кейлоггер. Также кейлоггер можно удалить через меню настроек. Затем с помощью антивируса удалите оставшиеся файлы, связанные с кейлоггером.

- Если программу удалить не получилось, запустите компьютер в безопасном режиме и в нем удалите кейлоггер.

-

3

Запустите Автономный Защитник Windows. Сделайте это, когда обновите свой антивирус. Чтобы запустить Автономный Защитник Windows, внесите изменения в настройки или создайте внешний носитель информации.

-

4

Поищите способы удаления кейлоггера по его имени. В поисковике, например, в «Яндексе», введите имя кейлоггера. Некоторые кейлоггеры, например, Refog, очень сложно удалить. Почитайте форумы, чтобы выяснить, как удалить кейлоггер, не сломав компьютер.

- Hijack This — это утилита для удаления программ, которые глубоко «прописались» в реестре Windows. Но будьте осторожны, пользуясь Hijack This, потому что можно удалить файлы, необходимые для работы Windows. Поищите дополнительную информацию в сети, прежде чем удалять записи реестра.

-

5

Подумайте о переустановке операционной системы. Многие кейлоггеры так сложно удалить, что легче переустановить Windows, чтобы избавиться от них. Перед тем, как переустановить систему, создайте резервную копию важных файлов.

- При переустановке системы с диска будет удалена вся информация. Поэтому обязательно создайте резервную копию важных файлов, а затем перенесите ее на внешний жесткий диск или в облачное хранилище, такое как Google Диск, Dropbox или One Drive.

- Рекомендуем переустановить операционную систему, если на компьютере с кейлоггером будут осуществляться банковские транзакции или обрабатываться конфиденциальные документы. Помните, что некоторые кейлоггеры нельзя удалить полностью.

Реклама

Советы

- Если компьютер используется для совершения платежей, ваши пароли могут быть украдены. В этом случае поменяйте пароли на другом (безопасном) компьютере. Свяжитесь со своим банком, если заметили подозрительные транзакции.

- Отличными бесплатными программами для обеспечения безопасности компьютера являются Avast и Comodo.

Реклама

Предупреждения

- Некоторые кейлоггеры не определяются антишпионами и брандмауэрами.

Реклама

Об этой статье

Эту страницу просматривали 8387 раз.

Была ли эта статья полезной?

Содержание

- Что такое клавиатурный шпион, как его обнаружить и удалить

- Что такое кейлоггер?

- Аппаратные кейлоггеры

- Как кейлоггеры попадают на ваш компьютер

- Как обнаружить кейлоггер

- Как удалить кейлоггер

- SpyShelter

- Zemana

- Malwarebytes Anti-Rootkit

- Norton Power Eraser

- Bitdefender Rootkit Remover

- aswMBR Rootkit Scanner

- Sophos Rootkit Removal

- Kaspersky Security Scan

- Информация о кейлоггерах

- Как обнаружить кейлоггер и удалить его с компьютера?

- 2 типа кейлоггеров:

- Как кейлоггеры проникают в компьютер:

- Методы обнаружения и удаления кейлоггеров в системе:

- Как защитить себя от кейлоггеров?

- Что такое Кейлоггер?

- Определение кейлоггера

- Разновидности кейлоггеров

- Метод заражения

- Обнаружение и удаление

- Как обнаружить и как удалить кейлогеры

- Как проверить компьютер на наличие кейлоггеров и удалить их

- Метод 1. Проверка установленных приложений

- Метод 2. Использование диспетчера задач

- Метод 3. Использование средств удаления кейлоггеров

- Malwarebytes Anti-Rootkit Beta

- Kaspersky Security Scan

- Norton Power Eraser

Что такое клавиатурный шпион, как его обнаружить и удалить

Кейлоггер для пк записывает каждое нажатие клавиш на клавиатуре вашего компьютера. Таким образом, хакер может определять логины и пароли от разных сайтов.

Что такое кейлоггер?

Кейлоггеры также известны как регистраторы нажатий клавиш. Они запускаются сразу после старта операционной системы. Кейлоггер записывает каждое нажатие любой клавиши или только те, которые будут сделаны в определенных полях на сайтах.

Существует множество сценариев работы кейлоггеров. Особенно сложно противодействовать руткит. Антивирусные программы обычно не могут добраться до этого уровня, и поэтому подобные клавиатурные шпионы продолжают работать без каких-либо помех.

Аппаратные кейлоггеры

Не все кейлоггеры являются программами. Существует множество аппаратных шпионов. К ним относятся накладки на клавиатуру, акустические кейлоггеры (идентифицируют клавишу по звуку нажатия) и другие.

Но все-таки самые опасные – это программные кейлоггеры, которые хакеры распространяют через интернет.

Как кейлоггеры попадают на ваш компьютер

Лучший способ предотвратить запуск кейлоггера – заблокировать его еще до того, как он будет установлен. Для этого необходимо использовать хорошее антивирусное программное обеспечение.

Трояны часто состоят из нескольких частей, каждая из которых специализируется на определенной задаче. Исходный троян может работать как загрузчик, который распространяет вирусы. Кейлоггер запишет нажатия клавиш, а другой модуль отправит эту информацию злоумышленнику.

Как обнаружить кейлоггер

Самый простой способ обнаружить вирусное программное обеспечение – открыть диспетчер задач и проверить запущенные процессы. Многие из фоновых процессов имеют непонятные названия. Но их можно идентифицировать с помощью справочной документации, доступной в Сети.

В Windows правой кнопкой мыши по панели задач и выберите из контекстного меню пункт «Диспетчер задач».

Кейлоггеры стоит искать в разделе «Фоновые процессы» или «Автозагрузка», потому что они могут запускаться одновременно с операционной системой.

Чтобы избавиться от одной из программ в автозагрузке, кликните по строке с ее названием, а затем нажмите кнопку «Отключить», расположенную в нижней части окна.

Еще одно место для поиска подозрительной активности — отчет об использовании интернета приложениями ПК. Откройте панель управления, войдите в раздел «Сеть и Интернет» и выберите опцию «Использование данных».

Нажмите на кнопку «Просмотр сведений об использовании», чтобы увидеть список программ, которые имеют доступ к интернету. После этого идентифицируйте незнакомые вам программы.

Выполните аналогичную проверку расширений браузера. Отключите те, которые вы не устанавливали или не используете.

Чтобы добраться до расширений:

Как удалить кейлоггер

Комплексный анти-кейлоггер должен проверять все процессы, запущенные на вашем компьютере: BIOS, операционную систему, фоновые службы. А также сетевые настройки, плагины и настройки браузера.

Чтобы избавиться от кейлоггера, возможно, придется переустановить операционную систему.

Многие клавиатурные шпионы являются руткитами. Поэтому также может потребоваться специализированная утилита против данного типа вирусов. Ниже приводится список программ, которые помогают удалить кейлоггеры.

SpyShelter

Утилита имеет несколько уровней противодействия клавиатурным шпионам. После инсталляции данная программа будет работать постоянно. Таким образом, она сможет блокировать установку кейлоггеров на ПК.

Вторая линия обороны SpyShelter заключается в проверке наличия подозрительных операций. При обнаружении вредоносной программы SpyShelter попытается удалить ее.

Для полной защиты компьютера SpyShelter будет шифровать все нажатия клавиш, чтобы сделать их считывание бессмысленным для клавиатурных шпионов.

Zemana

Zemana предоставляет целый пакет средств защиты от вредоносных программ. Но они хуже справляются с идентификацией кейлоггеров, по сравнению с предыдущей утилитой.

Zemana также включает в себя средство шифрования передаваемых данных, блокировщик рекламы и сканер вредоносных программ.

Данная утилита постоянно работает в фоновом режиме, отслеживая активность и сканируя загрузки на наличие вредоносного программного обеспечения.

Malwarebytes Anti-Rootkit

Приложение сканирует операционную систему на наличие целого ряда руткит-вирусов, а не только клавиатурных шпионов.

Norton Power Eraser

Norton Power Eraser проверяет компьютер более глубоко, чем обычные антивирусные программы. При обнаружении подозрительных программа утилита сразу удаляет их. Такой подход может привести к неожиданной потере нужных приложений. Поэтому при использовании Norton Power Eraser вам придется переустанавливать необходимое программное обеспечение.

Bitdefender Rootkit Remover

Bitdefender обнаруживает новые руткиты раньше своих конкурентов. Как только его сканеры обнаруживают новый вирус, он попадает в базу шпионских программ.

aswMBR Rootkit Scanner

GMER является альтернативой aswMBR.

Sophos Rootkit Removal

Эта программа выполняет сканирование операционной системы по требованию и удаляет любые руткиты, включая клавиатурные шпионы.

Kaspersky Security Scan

Бесплатная версия Kaspersky Security Scan сканирует компьютер на наличие вредоносных программ. Платные программные продукты от этого разработчика включают в себя модули защиты личных данных.

McAfee Rootkit Remover

Еще один бесплатный инструмент для удаления руткитов, разработанный одним из лидеров отрасли. Утилита, работающая по требованию, просканирует систему и удалит все обнаруженные в ней вирусы.

Информация о кейлоггерах

Кейлоггеры были изобретены работодателями для отслеживания действий сотрудников на компьютерах компании. Затем они стали применяться хакерами. На сегодняшний день их используют и веб-маркетологи.

Кейлоггер Olympic Vision является примером именно хакерского программного обеспечения. Он был обнаружен в марте 2016 года.

Чтобы получить доступ к компьютерам жертв, кейлоггер распространялся как вложение к электронному письму. Атака была намеренно нацелена на представителей бизнеса.

В ноябре 2017 года информационная служба BBC сообщила о том, что более 480 коммерческих сайтов используют функцию кейлоггинга для мониторинга активности посетителей.

Это означает, что теперь нам необходимо защищаться и от того, чтобы законопослушные сайты не стали каналом для кражи той или иной личной информации.

Трудно избавиться от кейлоггеров, когда они уже попали на ваш компьютер. Поэтому необходимо проявлять максимальную осторожность при загрузке программ из интернета.

Также важно своевременно обновлять используемое программное обеспечение. Это особенно актуально для операционной системы и браузеров. Крупные разработчики постоянно ищут уязвимости в своих продуктах и закрывают их, чтобы устранить угрозы. Поэтому использование актуальных версий программ является основным способом защиты от всех видов вирусов.

Дайте знать, что вы думаете по этой теме материала в комментариях. За комментарии, подписки, отклики, дизлайки, лайки низкий вам поклон!

Источник

Как обнаружить кейлоггер и удалить его с компьютера?

Кейлоггеры — это клавиатурные шпионы, взламывающие компьютер пользователя. Их угроза заключается в том, что они могут украсть пароли, номера банковских счетов, PIN-коды и другую конфиденциальную и финансовую информацию. Некоторые кейлоггеры делают скриншоты экрана и отслеживают практически все действия жертвы в сети. Обнаружить кейлоггеры, работающих в фоновом режиме, довольно сложно. Для этой цели чаще всего используются сторонние или встроенные в систему программы.

2 типа кейлоггеров:

Как кейлоггеры проникают в компьютер:

Методы обнаружения и удаления кейлоггеров в системе:

1. С помощью диспетчера задач. Самый легкий способ обнаружить клавиатурного шпиона – через диспетчер задач, в котором нужно проверить все запущенные фоновые процессы. Главная задача — найти подозрительный процесс и «Завершить задачу».

В первую очередь стоит обратить внимание на процесс winlogon.exe. Если их два, например, winlogon.exe и Winlogon(1).exe или что-то другое, запущенное в «.exe», кликните правой кнопкой мыши по второму процессу и нажмите на «Завершить процесс». Дубликат процесса является кейлоггером.

2. Удаление подозрительных программ. Кейлоггеры могут быть внедрены в любую программу. Чтобы их обнаружить, нужно зайти в «Панель управления» и удалить программное обеспечение, которое вы никогда не устанавливали. В результате этого процесса кейлоггер будет навсегда удален с вашего компьютера, а вы — защищены от хакерской атаки.

3. С помощью сторонних программ:

Как защитить себя от кейлоггеров?

Источник

Что такое Кейлоггер?

Клавиатурный шпион относится к наиболее опасным вредоносным приложениям. Через него хакеры могут получить любую конфиденциальную информацию, в том числе платежные данные пользователя.

Определение кейлоггера

Кейлоггером является любой компонент программного обеспечения или оборудования, который умеет перехватывать и записывать все манипуляции с клавиатурой компьютера. Нередко кейлоггер находится между клавиатурой и операционной системой и перехватывает все действия пользователя. Этот инструмент либо хранит перехваченную информацию на зараженном компьютере, либо, если является частью более крупной атаки, все данные сразу передаются на удаленный компьютер организаторов атаки. Хотя термином «кейлоггер» обычно называют вредоносные программы, но порой его используют и правоохранительные органы.

Разновидности кейлоггеров

Хотя существует большое разнообразие вариантов кейлоггеров, но основное деление производится на программные и аппаратные. Чаще всего применяется программный кейлоггер, который является частью вредоносной программы, такой как троян или руткит. Как правило, это и более простой вариант получения доступа к интересующей системе без физического вмешательства. Один из самых распространенных типов программных кейлоггеров умеет разворачивать на целевой машине готовый API, записывающий каждое нажатие клавиш. Также применяются клавиатурные шпионы, реализованные на уровне системного ядра, шпионской надстройки «Атакующий-в-браузере» и других, более сложных конструкций.

Аппаратные кейлоггеры не так распространены, поскольку их сложнее реализовать на целевой машине. Такие клавиатурные шпионы необходимо устанавливать, имея непосредственный доступ к компьютеру, что повышает риск быть рассекреченным. Кстати, порой такие вещи устраивают на уровне производства, иногда даже встраивая в BIOS. Часто кейлоггеры могут быть встроены в USB-устройства: накопители или едва заметные вставки-переходники в шнуре клавиатуры. Хотя аппаратное шпионское оборудование сложнее установить, но оно более гибкое и менее зависимое от работы атакованной системы.

Метод заражения

Программные кейлоггеры часто устанавливаются в составе комплексного вредоносного программного обеспечения. Целевые компьютеры могут быть заражены во время скрытой загрузки при посещении зараженного сайта. Нередко клавиатурные шпионы могут быть различными способами и под различными предлогами встроены во вполне легальный софт. Аппаратные кейлоггеры устанавливает злоумышленник, имеющий физический доступ к интересующему компьютеру.

Обнаружение и удаление

Обнаружить вредоносные кейлоггеры весьма непросто, так как они ведут себя не всегда так, как многие другие вредоносные программы. Они не выискивают ценную информацию и не пересылают ее на удаленный сервер, они не пытаются уничтожить данные на зараженной машине. Клавиатурные шпионы делают свою работу тихо и незаметно. Антивирусные программы могут сканировать, обнаруживать и уничтожать все известные им варианты клавиатурных шпионов. Однако кейлоггеры, предназначенные для целевой атаки на конкретного пользователя, выявить непросто, так как чаще всего они не зарегистрированы в качестве известного вредоносного софта. Тем не менее рано или поздно, но они обнаруживаются, как только начинают проявлять себя путем несанкционированной отправки данных на удаленный сервер.

Если пользователь подозревает, что на его компьютере установлен клавиатурный шпион, то ряд приемов поможет защититься от вредителя. Например, загружать операционную систему с компакт-диска или USB-накопителя, а также пользоваться виртуальной экранной клавиатурой. Существуют и специализированные защитные инструменты, например, безопасный ввод реализован в Kaspersky Internet Security

Источник

Как обнаружить и как удалить кейлогеры

Keyloggers — одна из самых вредоносных программ, которые могут поразить наш компьютер. Они контролируют нашу клавиатуру и регистрируют все кнопки, которые мы нажимаем на лету. Затем эти данные отправляются человеку, который бросил кейлоггер, чтобы украсть данные доступа на страницах.

Кража данных с помощью клавиатурных шпионов очень популярна не только в контексте доступа к банковским логинам, но и в мире онлайн-игр. Keyloggers являются причиной потери игровых аккаунтов многими игроками. Как бороться с ними, помимо установки антивирусных программ?

У клавиатурных шпионов есть один недостаток — постоянный контроль над нашей клавиатурой должен постоянно работать в фоновом режиме. Это означает, что процесс или служба все еще запущены на нашем компьютере, который подключен к иностранному IP-адресу и постоянно отправляет все данные с нашего компьютера. Имея это в виду, мы можем использовать довольно простой метод, который позволит нам обнаружить кейлоггер, работающий на компьютере.

Чтобы обнаружить кейлоггер, мы будем использовать командную строку в системах Windows. Поэтому мы открываем меню «Пуск», затем вводим «cmd» в поле поиска (без кавычек) и подтверждаем кнопкой [Enter].

Теперь отображается список всех активных подключений на компьютере. При каждом соединении отображается протокол, порт, тип соединения, а также IP-адрес, с которым поддерживается соединение. Потенциальный кейлоггер может скрываться под соединением, имеющим статус «Прослушивание». В списке есть определенные подключения, но нам не о чем беспокоиться, пока они не укажут на пустой адрес или IP 0.0.0.0.

Если, однако, мы обнаруживаем связь о статусе «Прослушивание» и указываем на чужой IP-адрес, который не является последовательностью нулей и, как известно, принадлежит иностранному пользователю Интернета, тогда вам следует беспокоиться, потому что это может быть предвестником установленного кейлоггера или другой вредоносной программы, который крадет данные с нашего диска.

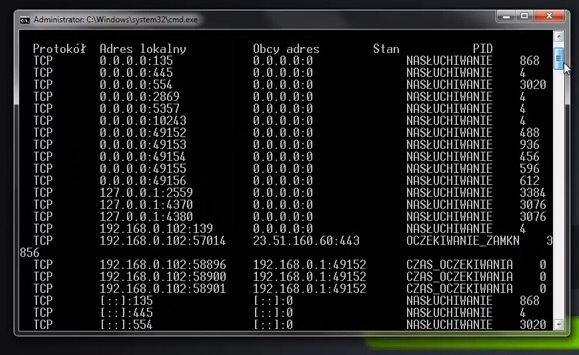

Как определить кейлоггер?

Когда эта катастрофа поражает нас, и мы находим активное соединение с иностранным адресом, оно должно быть возвращено в следующий доступный столбец — «PID». Идентификатор соединения отображается в списке при каждом подключении. Большинство клавиатурных шпионов скрыты под мантией системы. Однако, зная номер PID, мы можем быстро определить вредоносную службу и отключить ее.

Чтобы идентифицировать службу с помощью кейлоггера, откройте диспетчер задач (щелкните правой кнопкой мыши на панели задач> Открыть диспетчер задач), а затем в новом окне перейдите на вкладку «Службы».

Вы заметите, что отображается список услуг, каждый из которых показывает номер PID. Теперь мы можем отсортировать список по номерам PID, а затем сравнить идентификатор активного соединения из командной строки с сервисом в диспетчере задач и просто закрыть его.

После закрытия службы мы отключим кейлоггер и злоумышленника, но это не значит, что мы полностью удалим вредоносное ПО. Для этого вам необходимо получить хорошее антивирусное программное обеспечение и сканировать компьютер.

Источник

Как проверить компьютер на наличие кейлоггеров и удалить их

Как проверить свой компьютер на наличие клавиатурных шпионов.

Клавиатурные перехватчики используются для того, чтобы украсть уязвимые данные, такие как как имена пользователей, пароли, данные кредитной карты, банковские реквизиты и т.д., собирая информацию о нажатии клавиш жертв.

Есть два типа программного и аппаратного обеспечения клавиатурных перехватчиков.

Аппаратные клавиатурные перехватчики находятся, главным образом, в картах с интерфейсом USB, вы можете легко обнаружить и удалить аппаратные клавиатурные перехватчики, исследовав ваши компьютерные порты и встроенные в них аппаратные средства.

Существует также разновидность шпионов, которые осуществляют слежение за экраном

В то время как клавиатурный перехватчик программного типа – разновидность spyware, которое может быть запрограммировано как угодно, используя различные языки программирования, которые это может выполнять работу в фоновом режиме – собирать и отправлять данные удаленно хакеру, не позволяя пользователю его заметить.

Метод 1. Проверка установленных приложений

Первая вещь, которую вы должны сделать, проверить компьютер на установленные неизвестные программы и удалить неизвестные приложения. Вот как сделать это:

1. Перейдите в панель управления.

2. Выберите программы => удаление программ.

3. Пробегитесь по списку установленных приложений.

Если вы нашли неизвестные приложения, которые не установлены вами, удалите их.

Они могут быть клавиатурными перехватчиками или другим вредоносным программным обеспечением.

Метод 2. Использование диспетчера задач

1. Нажмите сочетание клавишь [ SHIFT ]+[ ALT ] + [ DELETE ]

2. В предложенных опциях выберите “диспетрчер задач”

3. Ищите подозрительные процессы, например как W32. Netsky. D или имена winlogon.exe могут отличаться.

Если вы нашли идущий процесс, не связанный с системой или приложениями => щелчок правой кнопкой по нему и выберите Stop.

Метод 3. Использование средств удаления кейлоггеров

Malwarebytes Anti-Rootkit Beta

Malwarebytes Anti-Rootkit BETA удаляет даже глубоко спрятанные руткиты. Malwarebytes Anti-Rootkit BETA – ультрасовременная технология для обнаружения и удаления самых противных руткитов.

Kaspersky Security Scan

Сканеры Kaspersky разрабатываются одной из ведущей компании по обеспечению безопасности Kaspersky Lab, сканеры Kaspersky используют передовые технологии, которые могут легко обнаружить клавиатурный перехватчик, это также поможет вам почистить свой PC от вирусов и вредоносного программного обеспечения.

Norton Power Eraser

Средство Norton Power Eraser использует самую агрессивную технологию сканирования, чтобы устранить угрозы, которые традиционный поиск вирусов не всегда обнаруживает.

Источник

Как проверить наличие кейлоггеров и удалить их с компьютера?

Приветствую, друзья!

Слышали ли вы о кражах через интернет-банкинг с использованием программы под названием «клавиатурные шпионы», и вам интересно узнать, как проверить наличие клавиатурных шпионов и очистить вашу систему?

Или вы когда-нибудь задумывались о том, как пароли, имена пользователей и другие конфиденциальные учетные данные украдены с кажущихся безопасными веб-сайтов?

Вы знаете, как разные клавиатуры могут изучать ваш стиль письма и предсказывать слова, которые вы могли бы использовать в следующий раз?

Все эти задачи часто выполняются путем записи нажатия клавиш на клавиатуре, метод, известный как кейлоггинг.

Смущенны? Не надо.

В этой статье подробно рассказывается, что такое кейлоггеры, как они работают, а также как проверить наличие кейлоггеров в вашей системе и удалить их.

К концу статьи вы можете получить четкое представление о кейлоггерах и некоторых мерах предосторожности, которые вы можете предпринять для защиты своих конфиденциальных учетных данных.

Что такое кейлоггер? Каковы его функции?

Кейлоггер или «регистрация нажатий клавиш» — это процесс регистрации или записи нажатых клавиш на клавиатуре с помощью программных или аппаратных средств, часто при этом наблюдаемое лицо не знает, что его / ее нажатия клавиш записываются.

Программа регистрации может позже извлечь записанные данные из своей области хранения.

Часто кейлоггинг осуществляется со злым умыслом для перехвата конфиденциальной и частной информации, такой как данные кредитной карты, учетные данные банковского счета, имена пользователей, пароли и другие личные данные.

Во многих громких банковских кражах использовались клавиатурные шпионы.

В 2007 году банк «Nordea» потерял около 1,1 миллиона долларов из-за интернет-мошенничества, когда злоумышленники использовали встроенные в троянскую программу кейлоггеры для кражи учетных данных пользователей.

Есть много других примеров банковских преступлений, в которых использовались кейлоггеры, в основном потому, что они чрезвычайно надежны для отслеживания электронной информации.

Кейлоггеры также имеют множество законных приложений.

Они используются для распознавания сочетаний клавиш или «горячих клавиш».

А также они являются разрешенными исследовательскими инструментами для изучения процессов письма и могут использоваться для отслеживания развития письма у детей.

Родители могут отслеживать использование интернета своими детьми с помощью клавиатурных шпионов, а работодатели могут отслеживать использование своих рабочих станций в нерабочих целях.

Правоохранительные органы используют кейлоггеры в целях наблюдения, чтобы анализировать и отслеживать использование персональных компьютеров в преступлениях.

Законны ли кейлоггеры?

На этом этапе вы ознакомились с возможностями и широким спектром приложений, в которых можно использовать кейлоггеры.

Вам должно быть интересно, законно ли использование клавиатурных шпионов?

Ответ на этот вопрос — и да, и нет.

По этой теме было много споров, и аргументы как за, так и против вполне веские.

Самый большой аргумент против использования клавиатурных шпионов заключается в том, что их использование серьезно нарушает конфиденциальность.

Каждый человек имеет право защищать свою частную жизнь, и существует очень тонкая грань между вторжением в частную жизнь и санкционированным слежением.

Сам факт, что даже правительства не могут подвести черту к нарушению конфиденциальности, еще больше затрудняет разработку конкретных законов.

Следовательно, использование клавиатурных шпионов все еще законно.

Предпринимаются попытки интерпретировать защитные законы таким образом, что мониторинг нажатия клавиш широкой публикой считается неконституционным.

Если кейлоггеры используются в преступных целях, они, очевидно, являются незаконными, и преступники могут быть привлечены к ответственности в суде.

Типы клавиатурных шпионов

Кейлоггеры могут быть как программными, так и аппаратными.

Программные — это компьютерные программы, которые работают с программным обеспечением целевого компьютера.

Есть несколько типов, которые используют разные методы для захвата клавиш, нажимаемых пользователем.

- Некоторые кейлоггеры предназначены для захвата и записи ввода в веб-формах. Как только кнопка отправки нажата, кейлоггеры захватывают данные до того, как значения передаются в интернет.

- Другая категория кейлоггеров прячется в операционной системе, получая root-доступ. Программы, которые получают root-доступ, находятся на уровне ядра, причем ядро является центральным модулем операционной системы. Эти кейлоггеры трудно обнаружить и удалить, поскольку приложения пользовательского уровня не имеют разрешений на изменение программ уровня ядра.

- Кейлоггеры на основе Javascript внедряют тег скрипта с вредоносным кодом на веб-страницу, прослушивают события клавиатуры и записывают ввод.

Аппаратные кейлоггеры не зависят от какого-либо установленного программного обеспечения и существуют на аппаратном уровне компьютера.

Эти аппаратные кейлоггеры могут быть физически добавлены к клавиатуре в виде аппаратной схемы.

Они также могут быть реализованы как микропрограммы уровня BIOS (BIOS — это оборудование низкого уровня, которое инициализирует оборудование при включении компьютера).

Существуют аппаратные устройства, которые могут перехватывать пакеты, передаваемые с беспроводных клавиатур и мышей на соответствующие приемники.

Как проверить наличие клавиатурных шпионов и удалить их с компьютера?

Поскольку кейлоггеры используются как законные, так и незаконные, вам должно быть интересно, как можно проверить наличие кейлоггеров и как их удалить.

Некоторые кейлоггеры очень сложны и используют очень сложные методы, чтобы скрыть законные процессы, работающие в фоновом режиме.

Сканирование этих клавиатурных шпионов зачастую практически невозможно.

Более простые кейлоггеры могут быть обнаружены и удалены.

Вот несколько способов проверить наличие клавиатурных шпионов и удалить их.

1. Проанализируйте процесс «Winlogon.exe» с помощью диспетчера задач

«Winlogon.exe» — важный компонент операционной системы Windows.

Это процесс, который обрабатывает загрузку профиля пользователя при входе в систему.

Он также обрабатывает безопасную последовательность внимания.

Это комбинация клавиш «CTRL + ALT + DELETE», которую нужно было нажать в старых версиях Windows перед входом в систему.

Это гарантирует, что вы входите на безопасный рабочий стол, и никакая другая программа не выдает себя за диалоговое окно входа или не отслеживает вводимый вами пароль.

В Windows Vista и более новых версиях роли этого процесса существенно изменились (CTRL + SHIFT + ESC).

Этот процесс часто становится мишенью во время атак на систему безопасности, которые изменяют его функции и увеличивают использование памяти, что служит признаком того, что процесс скомпрометирован.

Кроме того, если существуют два или более повторяющихся процесса Winlogon.exe, один из процессов может быть функцией кейлоггера, а диспетчер задач может использоваться для завершения процесса.

Вы можете сделать это, нажав комбинацию клавиш «CTRL + SHIFT + ESC» (в Windows 7,8 и 10), чтобы открыть диспетчер задач.

Выберите вкладку «Процессы».

Если вы обнаружите два или более экземпляра процесса Winlogon.exe, щелкните процесс с повторяющимся номером, чтобы выбрать его, и нажмите «Завершить процесс», чтобы завершить его.

2. Установленные программы

Если злоумышленник неосторожен и не скрывает кейлоггер, его можно обнаружить в списке установленных программ.

Вы можете нажать «Пуск» и перейти в «Панель управления».

Выберите «Программы и компоненты» или «Удалить программу».

Вам будет представлен список программ и программного обеспечения, установленных на вашем компьютере.

Проверьте список на наличие программ, которые вы не устанавливали.

Если вы найдете какую-либо «отстойную» программу, щелкните ее правой кнопкой мыши и выберите «Удалить».

3. Анти-кейлоггеры

Это программное обеспечение, предназначенное для поиска кейлоггеров в вашей системе.

Они, как правило, более эффективны, чем обычные антивирусные программы, поскольку разработаны специально для обнаружения клавиатурных шпионов.

Обычно они сравнивают все файлы на вашем компьютере с базой данных клавиатурных шпионов.

Любое подобное поведение, обнаруженное при сравнении, может указать на потенциального кейлоггера.

Если кейлоггер очень сложный, антикейлоггеры могут не обнаружить их.

Антикейлоггеры будут часто использоваться на общедоступных компьютерах в интересах безопасности пользователей.

Эти компьютеры более восприимчивы к такому программному обеспечению и, следовательно, часто должны регулярно запускать программу антикейлоггера, чтобы гарантировать, что они не заражены и безопасны для публичного использования.

Сами пользователи также должны прибегать к мерам безопасности для защиты своих данных и конфиденциальности.

4. Антишпионское ПО и антивирусные программы

Многие из этих программ начали добавлять известные кейлоггеры в свои базы данных, и вы должны следить за тем, чтобы ваши базы данных всегда обновлялись, чтобы включать последние дополнения.

Эти программы могут проверять наличие программных клавиатурных шпионов и очищать, отключать или помещать их в карантин.

Обнаружение может быть затруднено, если вредоносная программа или вирус с кейлоггером очень сложен и скрывается как законное программное обеспечение.

Кроме того, антивирусные программы с меньшими разрешениями и привилегиями не смогут обнаружить кейлоггер с более высокими привилегиями.

Например, шпионская программа с привилегиями только на уровне пользователя не может обнаружить кейлоггер на уровне ядра.

Многие антивирусные программы классифицируют кейлоггеры как потенциально вредоносные или потенциально нежелательные.

Следовательно, вы должны убедиться, что программа обнаруживает такое программное обеспечение по умолчанию.

В противном случае вам может потребоваться соответствующая настройка антивирусной программы.

Полезные советы по защите от кейлоггеров

В настоящее время вы знаете, как проверить наличие клавиатурных шпионов и удалить их со своего компьютера.

Это должно защитить вас от определенных групп клавиатурных шпионов.

Вот еще несколько мер предосторожности, которые вы можете использовать, чтобы защитить себя от клавиатурных шпионов.

Кейлоггеры сильно различаются по способам работы и пытаются перехватить данные.

Следовательно, методы, которые вы используете для защиты, должны быть нацелены на то, как работает кейлоггер.

Следовательно, некоторые методы могут очень хорошо работать с определенной группой клавиатурных шпионов, но могут быть совершенно бесполезны против других.

Кроме того, авторы кейлоггеров могут обновить свои кейлоггеры, чтобы адаптироваться к принимаемым вами мерам противодействия.

Кейлоггеры в основном пытаются собирать ваши конфиденциальные данные, поэтому наиболее распространенные способы защитить себя:

1. Используйте одноразовые пароли или двухэтапную авторизацию

Одноразовые пароли могут быть очень эффективным решением, поскольку пароль становится недействительным сразу после его использования.

Таким образом, даже если в вашей системе установлен кейлоггер, перехваченный пароль становится бесполезным после одного сеанса.

Это эффективно защищает ваши личные данные.

Двухэтапная аутентификация также является очень хорошей мерой для защиты от кейлоггеров.

Двухэтапный процесс аутентификации предполагает, что пользователь сначала вводит свои учетные данные.

После ввода учетных данных они получают код или пароль на зарегистрированный номер мобильного телефона или адрес электронной почты.

Затем пользователь должен ввести этот код для проверки, тем самым добавив дополнительный уровень защиты.

Поскольку сгенерированный код или пароль становятся недействительными после одного использования, это также защищает ваши конфиденциальные данные так же, как и одноразовые пароли.

Этот метод будет неэффективен, если злоумышленник имеет удаленный контроль над вашим компьютером и совершает недействительные транзакции, как только будет установлено, что вы являетесь действующим пользователем.

2. Программы автоматического заполнения форм

Вы можете использовать программы, которые автоматически заполняют ваши данные, не требуя их ввода.

Кейлоггер не может обнаружить какие-либо данные, так как вам не нужно вводить их вручную.

Однако любой, у кого есть физический доступ к устройству, может установить программное обеспечение для записи этих данных из любого места.

Данные могут быть записаны из операционной системы или во время передачи данных по сети.

3. Экранная клавиатура

Хотя это не очень популярный метод, экранная клавиатура может помочь в защите от клавиатурных шпионов, которые регистрируют нажатия клавиш с физической клавиатуры.

Однако есть кейлоггеры, способные делать снимки экрана во время ввода ваших данных.

Это приводит к раскрытию ваших учетных данных злоумышленнику.

Кроме того, экранные клавиатуры были разработаны как утилита для обеспечения доступности, а не для защиты от киберугроз.

Экранные клавиатуры должны быть спроектированы и реализованы иначе, если они будут использоваться против клавиатурных шпионов.

4. Распознавание речи

Вместо того, чтобы вводить свои учетные данные, вы можете использовать программу преобразования речи в текст и озвучивать свои учетные данные.

Кейлоггер ничего не регистрирует, так как не происходит набора текста или щелчков мышью.

Самым слабым местом в этом методе является то, как программное обеспечение отправляет распознанный голос в систему.

Данные могут быть перехвачены, если метод небезопасен.

5. Сетевые мониторы

Сетевые мониторы (также называемые обратными межсетевыми экранами) предупреждают всякий раз, когда программа пытается установить сетевое соединение.

Это может дать вам возможность проверить законность соединения, запрошенного программой, и предотвратить отправку введенными вами учетными данными на другой компьютер с помощью кейлоггеров.

Как защитить свой Mac от кейлоггеров с помощью «CleanMyMac X»

Ну а этот раздел будет полезен только пользователям Mac.

Многие люди, даже некоторые пользователи Pro, считают, что устройства Mac невосприимчивы к кейлоггерам.

Хотя это правда, что macOS намного безопаснее и удобнее с точки зрения конфиденциальности, чем другие операционные системы, Mac тоже может иметь кейлоггеры.

Мы видели сообщения о вредоносных программах, поражающих несколько устройств Mac и крадущих не только их пароли, но и другие конфиденциальные учетные данные.

Как только вредоносная программа получит полный доступ к диску и специальные возможности вашего Mac, у всего могут возникнуть проблемы.

Однако, чтобы предотвратить все это, вам понадобится эффективный инструмент обнаружения вредоносных программ.

И что самое главное, «CleanMyMac X» проверяется и нотариально заверяется Apple с декабря 2018 года как программное обеспечение, не содержащее вредоносных компонентов.

Что такое CleanMyMac X?

CleanMyMac X — это утилита для очистки Mac, которая помогает вам сэкономить место, защитить ваше устройство и удалить ненужные файлы с вашего компьютера.

Это также один из лучших инструментов для обнаружения вредоносных программ в данной области.

Эта программа не только обнаружит наличие кейлоггеров на вашем Mac, но и удалит их.

Как вы, возможно, знаете, невооруженным глазом нелегко обнаружить кейлоггеров, поскольку они принимают разные формы.

Итак, в конце концов, хорошо иметь профессиональный инструмент, чтобы справиться с этим.

Внутри CleanMyMac X есть множество других функций, но мы сосредоточены на его модуле обнаружения вредоносных программ.

Не знаете, как использовать средство обнаружения вредоносных программ CleanMyMac X?

Это настолько просто, насколько это возможно.

Как использовать CleanMyMac X для удаления клавиатурных шпионов?

После того, как вы установили CleanMyMac X на свой компьютер, вы увидите множество опций внутри.

Вы должны выбрать раздел «Удаление вредоносных программ», который будет анализировать ваш Mac на предмет потенциальных угроз.

Не только кейлоггер, но и другие вредоносные программы, такие как черви, шпионское ПО, рекламное ПО, майнеры и т. д., будут обнаружены за несколько секунд.

И при желании вы можете удалить все в один клик.

Замечательно, если сканер вредоносных программ сообщит, что на вашем Mac нет потенциальных угроз.

Однако, знаете, лучше убедиться в этом, чем на собственном опыте.

В конце концов, вам нужно всего несколько секунд, чтобы держать кейлоггеров подальше от вашего Mac.

Кроме того, не забывайте часто сканировать свой компьютер с помощью CleanMyMac X.

По сравнению с другими методами предотвращения кейлоггеров, о которых мы говорили ранее, CleanMyMac X имеет простой процесс.

Вам не нужно беспокоиться о технической экспертизе или ошибках в этом вопросе.

Вывод

В этой статье дается обзор того, как проверять кейлоггеры, их функции и некоторые меры предосторожности, которые вы можете предпринять, чтобы не стать жертвой кейлоггеров.

Конечно, во многих случаях обнаружить некоторых из более сложных клавиатурных шпионов практически невозможно.

Но следуя советам по безопасности, упомянутым выше, вы сможете защитить себя от основных кейлоггеров или, по крайней мере, сканировать их на наличие кейлоггеров, чтобы проверка на кейлоггер не была сложной задачей.

Кроме того, наличие четкого представления и знаний об угрозе, с которой вы имеете дело, делает выполнение предлагаемых мер предосторожности более логичным.

До скорых встреч! Заходите!

Перейти к содержанию

Как обнаружить кейлоггер и удалить его с компьютера?

На чтение 4 мин Опубликовано 21.10.2020 Обновлено 21.10.2020