В этой статье описывается обновление, которое позволяет срочные обновления для Программы корневых сертификатов Windows в Windows 8.1, Windows RT 8.1, Windows Server 2012 R2, Windows 8, Windows RT, Windows Server 2012, Windows 7 и Windows Server 2008 R2. Перед установкой этого обновления, см. Дополнительные сведения об этом обновлении и извлечь необходимые компоненты в этой статье.

Сведения об этом обновлении

Программа корневых сертификатов Windows (Windows Root Certificate Program) обеспечивает автоматическое распространение доверенных корневых сертификатов в Windows. Обычно клиентский компьютер запрашивает обновление корневых сертификатов один раз в неделю. После применения этого обновления, клиентский компьютер может получать обновления срочные корневой сертификат в течение 24 часов.

Известные проблемы

После установки этого обновления при запуске Windows Update может появиться ошибка 0x800706f7.

Решение

Чтобы устранить эту проблему, установите обновление 3024777.

Как получить это обновление

Метод 1. Центр обновления Windows

Метод 2. Центр загрузки Майкрософт

Следующие файлы доступны для загрузки из Центра загрузки Майкрософт.

|

Операционная система |

Обновление |

|---|---|

|

Для всех поддерживаемых 86-разрядных версий Windows 8.1 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows 8.1 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2012 R2 |

|

|

Для всех поддерживаемых 32-разрядных версий Windows 8 |

|

|

Для всех поддерживаемых версий Windows 8 для систем на базе x64 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2012 |

|

|

Для всех поддерживаемых 86-разрядных версий Windows 7 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows 7 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2008 R2 |

|

|

Для всех поддерживаемых версий Windows Server 2008 R2 для платформы IA-64 |

|

Notes

-

Следует запускать программу установки из командной строки с повышенными правами.

-

Обновление для Windows RT 8.1 или Windows RT можно получить только из центра обновления Windows.

Для получения дополнительных сведений о том, как скачать файлы поддержки Майкрософт, щелкните следующий номер статьи базы знаний Майкрософт.

Как загрузить файлы поддержки Microsoft через оперативные службы 119591Корпорация Майкрософт проверила этот файл на наличие вирусов. Корпорация Майкрософт использует последнее антивирусное программное обеспечение, доступное на период публикации файла. Файл хранится на защищенных серверах, что предотвращает его несанкционированное изменение.

Способ 3: Накопительный пакет обновления для Windows 8.1, Windows RT 8.1, Windows Server 2012 R2, Windows 8, Windows RT или Windows Server 2012

Установите одно из следующих накопительных пакетов обновления, датированные декабря 2014 г.

-

Получить декабря 2014 накопительный пакет обновления для Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2

-

Получить декабря 2014 накопительный пакет обновления для Windows RT, Windows 8 и Windows Server 2012

Примечание. Накопительный пакет обновления устраняет многие другие проблемы, отдельное обновление устраняет проблему. Накопительный пакет обновления больше, чем отдельное обновление. Таким образом накопительный пакет обновлений занимает больше времени при загрузке.

Сведения об обновлении

Предварительные условия

Для установки этого обновления необходимо установить обновление 2919355 в Windows Server 2012 R2 или Windows 8.1. Или установите Пакет обновления 1 для Windows 7 или Windows Server 2008 R2.

Сведения о реестре

Чтобы применить это обновление, нет необходимости вносить изменения в реестр.

Необходимость перезагрузки

Возможно потребуется перезагрузить компьютер после установки этого обновления.

Сведения о замене обновлений

Это обновление не заменяет ранее выпущенное обновление.

Дополнительные сведения

Дополнительные сведения см. ниже статьях базы знаний Майкрософт:

2677070 Программа автоматического обновления для отозванных сертификатов для Windows Vista, Windows Server 2008, Windows 7 и Windows Server 2008 R2

2813430 Обновление, которое позволяет администраторам обновлять надежные и запрещенные CTL в отключенных средах в Windows

Глобальная версия этого обновления устанавливает файлы, которые имеют атрибуты, перечисленные в следующих таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, при выполнении определенных операций с файлами, даты и время могут изменяться.

Сведения о файлах Windows 8.1 и Windows Server 2012 R2 и заметки

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.3.960 0.17 xxx

Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2

RTM

GDR

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых 32-разрядных версий Windows 8.1

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,612,992 |

30-Oct-2014 |

23:38 |

x86 |

Для всех поддерживаемых версий на базе x64 Windows 8.1 или Windows Server 2012 R2

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,970,432 |

30-Oct-2014 |

23:39 |

x64 |

|

Crypt32.dll |

6.3.9600.17475 |

1,612,992 |

30-Oct-2014 |

23:38 |

x86 |

Для всех поддерживаемых версий Windows 8.1 для систем на базе ARM

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,499,336 |

30-Oct-2014 |

23:32 |

Неприменимо |

Сведения о файле Windows 8 и Windows Server 2012 и заметки

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.2.920 0.17xxx

Windows 8, Windows RT или Windows Server 2012

RTM

GDR

6.2.920 0.21xxx

Windows 8, Windows RT или Windows Server 2012

RTM

LDR

-

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных критических проблем. В обновления LDR входят также специализированные исправления.

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых версий Windows 8 для систем на базе x86

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,569,792 |

30-Oct-2014 |

05:22 |

x86 |

|

Crypt32.dll |

6.2.9200.21279 |

1,591,808 |

30-Oct-2014 |

00:46 |

x86 |

Для всех поддерживаемых версий x64 под управлением Windows 8 или Windows Server 2012

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,890,816 |

30-Oct-2014 |

07:20 |

x64 |

|

Crypt32.dll |

6.2.9200.21279 |

1,919,488 |

30-Oct-2014 |

00:51 |

x64 |

|

Crypt32.dll |

6.2.9200.17164 |

1,569,792 |

30-Oct-2014 |

05:22 |

x86 |

|

Crypt32.dll |

6.2.9200.21279 |

1,591,808 |

30-Oct-2014 |

00:46 |

x86 |

Для всех поддерживаемых версий Windows 8 для систем на базе ARM

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,403,392 |

30-Oct-2014 |

05:45 |

Неприменимо |

Информация о файлах для Windows 7 и Windows Server 2008 R2 и примечания

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

-

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных критических проблем. В обновления LDR входят также специализированные исправления.

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых 86-разрядных версий Windows 7

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Для всех поддерживаемых 64-разрядных версий Windows 7 и Windows Server 2008 R2

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

1,480,192 |

12-Dec-2014 |

05:31 |

x64 |

|

Crypt32.dll |

6.1.7601.22908 |

1,480,704 |

12-Dec-2014 |

06:02 |

x64 |

|

Cryptnet.dll |

6.1.7601.18205 |

139,776 |

09-Jul-2013 |

05:46 |

x64 |

|

Cryptnet.dll |

6.1.7601.22780 |

142,336 |

19-Aug-2014 |

03:05 |

x64 |

|

Cryptsvc.dll |

6.1.7601.18526 |

187,904 |

07-Jul-2014 |

02:06 |

x64 |

|

Cryptsvc.dll |

6.1.7601.22736 |

190,976 |

07-Jul-2014 |

02:06 |

x64 |

|

Wintrust.dll |

6.1.7601.18526 |

229,376 |

07-Jul-2014 |

02:07 |

x64 |

|

Wintrust.dll |

6.1.7601.22736 |

229,376 |

07-Jul-2014 |

02:06 |

x64 |

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Для всех поддерживаемых версий Windows Server 2008 R2 для систем на базе процессоров IA-64

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

2,690,048 |

12-Dec-2014 |

04:45 |

IA-64 |

|

Crypt32.dll |

6.1.7601.22908 |

2,691,072 |

12-Dec-2014 |

04:45 |

IA-64 |

|

Cryptnet.dll |

6.1.7601.18205 |

267,264 |

09-Jul-2013 |

04:27 |

IA-64 |

|

Cryptnet.dll |

6.1.7601.22780 |

272,896 |

19-Aug-2014 |

02:13 |

IA-64 |

|

Cryptsvc.dll |

6.1.7601.18526 |

388,608 |

07-Jul-2014 |

01:22 |

IA-64 |

|

Cryptsvc.dll |

6.1.7601.22736 |

392,704 |

07-Jul-2014 |

01:25 |

IA-64 |

|

Wintrust.dll |

6.1.7601.18526 |

514,048 |

07-Jul-2014 |

01:22 |

IA-64 |

|

Wintrust.dll |

6.1.7601.22736 |

514,048 |

07-Jul-2014 |

01:25 |

IA-64 |

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Ссылки

См. термины , которые корпорация Майкрософт использует для описания обновлений программного обеспечения.

Содержание

- Этап 1: Получение сертификатов

- Этап 2: Установка новых сертификатов в Windows 7

- Вопросы и ответы

Этап 1: Получение сертификатов

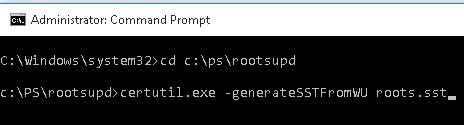

Так как поддержка Windows 7 пользовательских редакций прекращена, единственный способ получения необходимых обновлений – это выгрузка таковых на актуальной системе, в частности, Windows 10 последних версий.

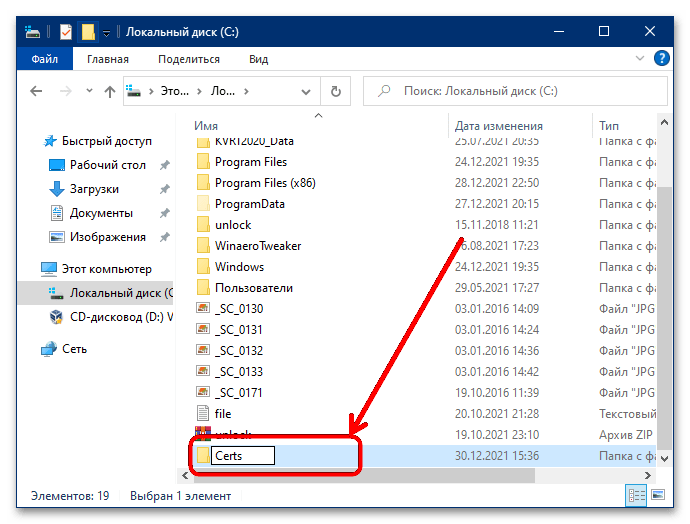

- Первым делом создайте каталог, куда будут выгружены сертификаты (например, папка на диске C: под названием Certs).

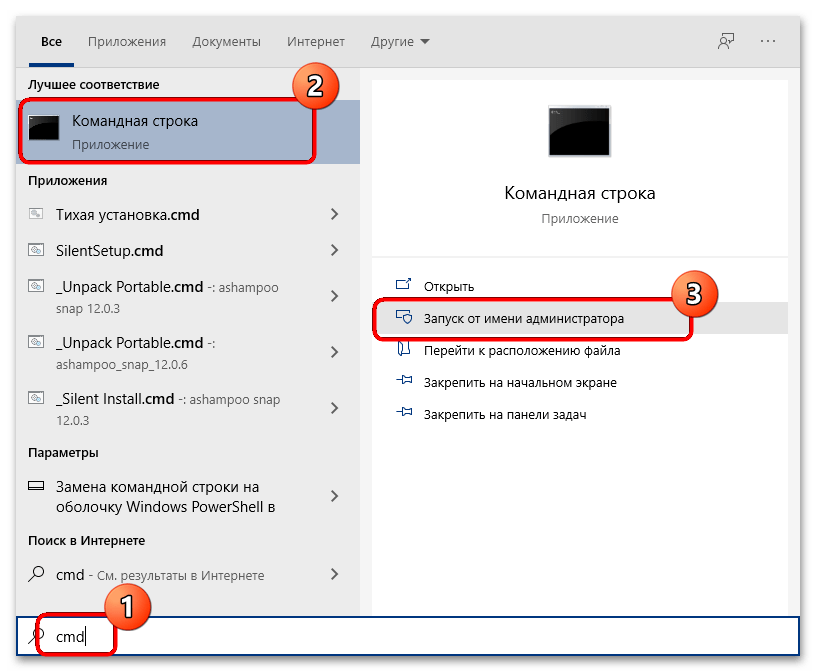

- Далее понадобится запустить «Командную строку» с привилегиями администратора – в «десятке» проще всего будет найти оснастку в «Поиске» по запросу

cmdи воспользоваться опциями запуска.Подробнее: Как открыть «Командную строку» от администратора в Windows 10

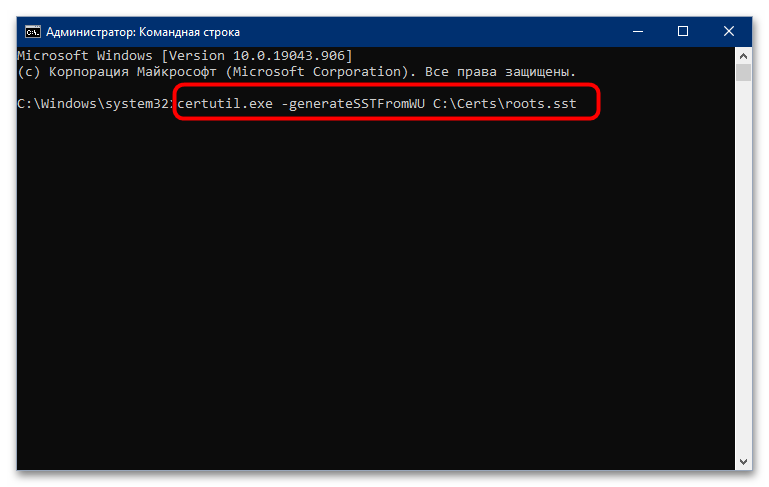

- Далее введите команду следующего вида:

certutil.exe -generateSSTFromWU *полный путь к целевой папке*roots.sstВместо

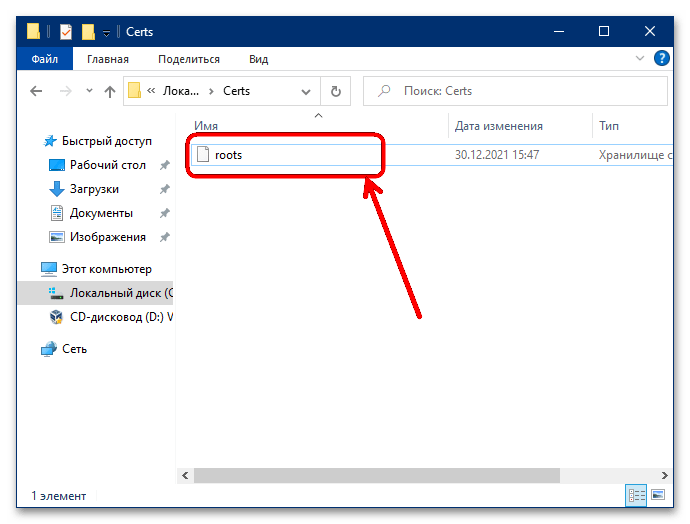

*полный путь к целевой папке*введите адрес каталога, созданного на шаге 1. Проверьте правильность ввода всех аргументов и нажмите Enter. - После сообщения о завершении работы откройте нужную директорию – в ней должен появиться файл roots.sst.

Скопируйте этот файл и перенесите его на компьютер с «семёркой».

Для того чтобы успешно выполнить рассматриваемую процедуру, понадобится загрузить специальную утилиту, которая называется rootsupd – она доступна по ссылке далее.

Скачать rootsupd для Windows 7

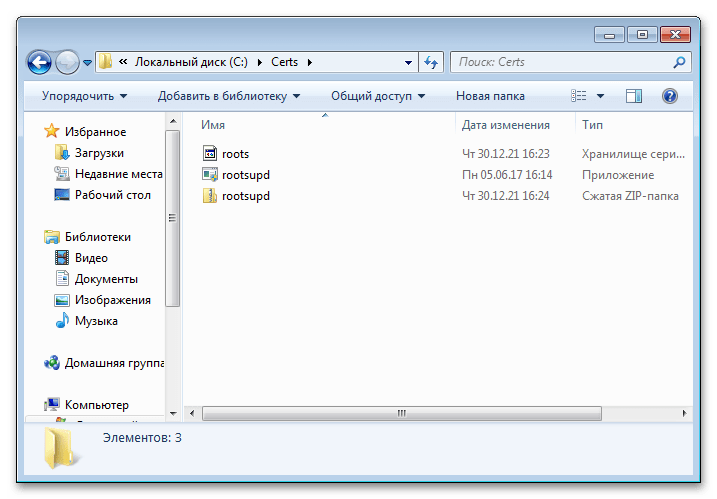

- Выберите любой подходящий вам каталог, куда сохраните полученный на первом этапе пакет сертификатов и туда же распакуйте архив с утилитой для обновления.

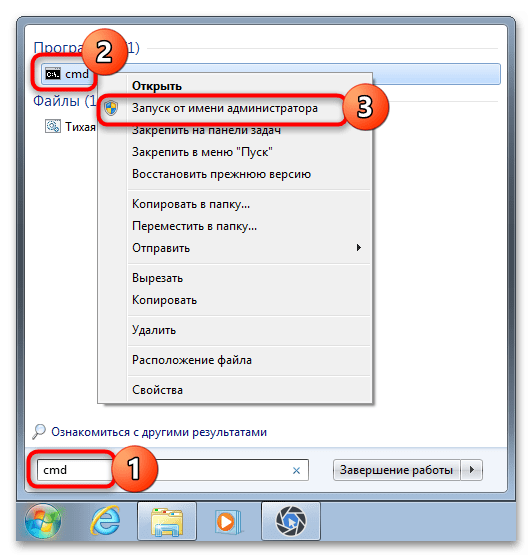

- Запустите интерфейс ввода команд от администратора – как и в случае с «десяткой», откройте «Пуск», выбрать поиск, в который введите запрос

cmd, а после обнаружения результата кликните по нему правой кнопкой мыши и выберите вариант «Запуск от имени администратора».Подробнее: Как запустить «Командную строку» от имени администратора в Windows 7

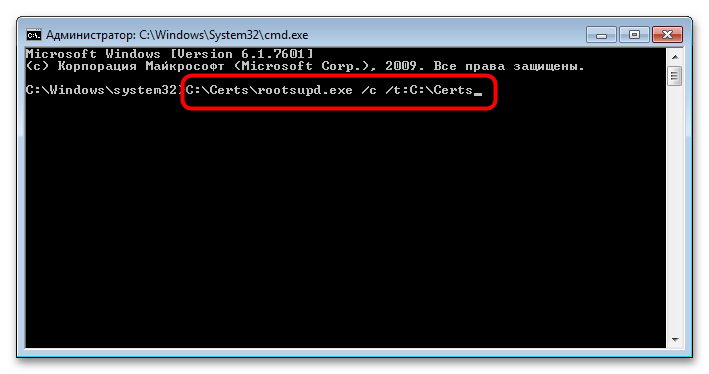

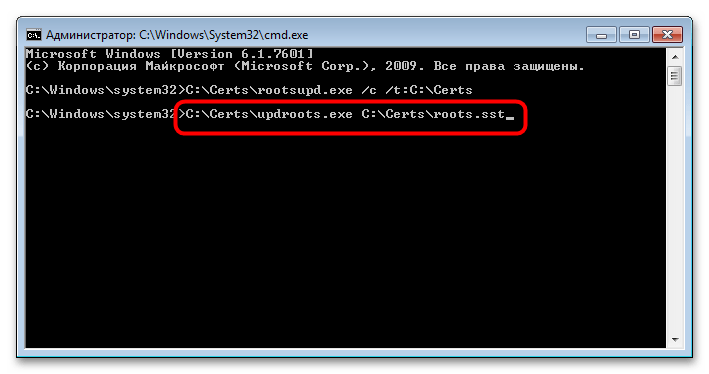

- Далее напишите в окне «Командной строки» следующее:

*папка с сертификатом и утилитой*rootupd.exe /c /t:*папка с сертификатом и утилитой*Вместо

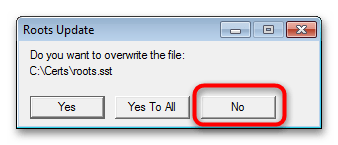

*папка с сертификатом и утилитой*укажите полный путь к каталогу, выбранному на шаге 1, проверьте правильность ввода и нажмите Enter.Появится небольшое окно с предложением перезаписать файл – нам это не требуется, поэтому выберите «No».

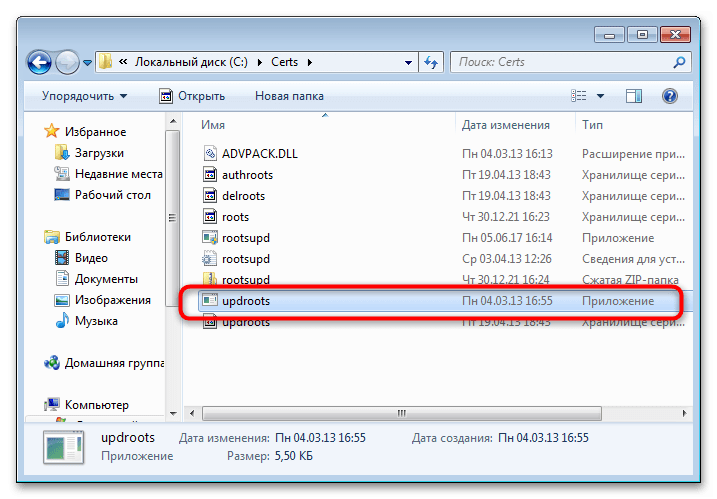

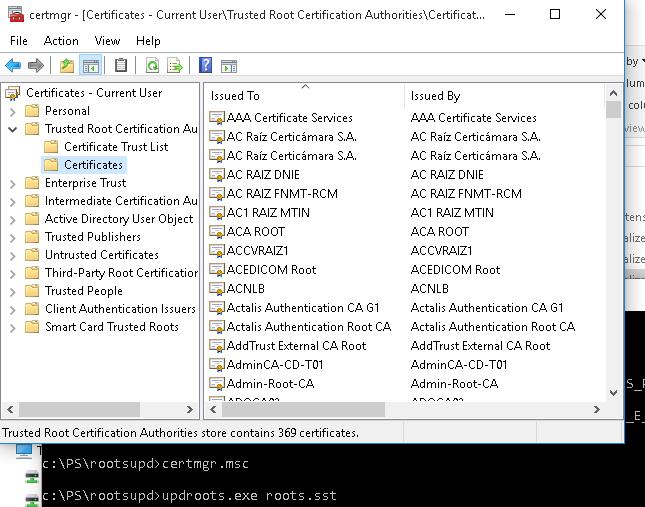

- После этих действий откройте папку с утилитой и сертификатами – там должны появиться новые элементы, в том числе исполняемый файл с именем updroots. Если он есть, можно продолжать выполнение процедуры, если отсутствует, повторите действия из третьего шага и внимательнее введите необходимые значения.

- Вернитесь к окну «Командной строки» и пропишите там такую команду:

*папка с сертификатом и утилитой*updroots.exe *папка с сертификатом и утилитой*roots.sstУбедитесь, что все аргументы указаны верно, затем выполните команду нажатием на Enter.

- Утилита никак не сигнализирует о выполнении задачи, поэтому единственный способ убедиться в работоспособности – открыть поддерживаемый браузер и удостовериться в том, что сайты и веб-приложения, которые раньше выдавали ошибки, теперь функционируют нормально.

Если вы по-прежнему наблюдаете сбои, это означает, что какое-то из действий Этапа 2 выполнено неверно, и процедуру понадобится повторить.

Еще статьи по данной теме:

Помогла ли Вам статья?

Содержание

- Ручное обновление корневых сертификатов на Windows

- Обновление сертификатов

- Получение актуальных сертификатов

- Установка/обновление корневых сертификатов

- Ошибка сертификата при входе на сайты с Windows 7 после 01.10.21

- Установка сертификата

- Установка обновлений

- Обновить корневые сертификаты windows 7 x64

- Обновление сертификатов (для всех версий Windows)

- Шаг 1. Удаление старых сертификатов из контейнера cacer.p7b

- Шаг 2. Удаление старого сертификата безопасности для веб-узла сroInform.ru

- Обратите внимание:

- Обновление корневых сертификатов в Windows

- Утилита rootsupd.exe

- Получения списка корневых сертификатов с узла Windows Update с помощью Certutil

- Список корневых сертификатов в формате STL

- На Windows 7 не открываются сайты: как обновить сертификаты

- Как установить сертификаты

Ручное обновление корневых сертификатов на Windows

Актуальные системы семейства Windows, подключенные к Интернету, могут автоматически обновлять корневые сертификаты. В противном случае, обновление необходимо выполнять вручную. Если это не делать, мы можем столкнуться с рядом проблем:

Это пример ошибок, который не претендует на свою полному. Чаще всего, проблемы встречаются на системах, снятых с обслуживания компанией Microsoft (Windows XP, 7, а также Server 2003, 2008).

Обновление сертификатов

Обновление доверенных корневых сертификатов выполняется во время обновления операционной системы. Если последнее включено, то нашего участия не требуется, иначе, можно установить обновление вручную. Пример такого пакета — KB931125.

Однако, если операционная система устарела, разработчик прекращает выпуск обновлений, и мы не можем воспользоваться средствами обновления системы. В таком случае, необходимо сделать выгрузку корневых сертификатов на актуальной системе и перенести их на устаревший.

Получение актуальных сертификатов

Для начала, выгрузим сертификаты на компьютере с актуальной версией Windows (10) и подключением к сети Интернет.

Создадим каталог, в который будет выгружен файл с корневыми сертификатами, например, C:CA (папка CA на диске C).

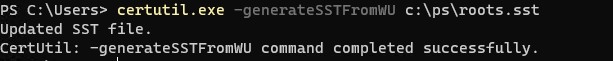

Открываем командную строку от администратора и вводим команду:

* где C:CA — каталог, который мы создали; roots.sst — файл, в который будут выгружены сертификаты.

* если мы получили ошибку Не удается найти указанный файл. 0x80070002, то необходимо убедиться, что каталог CA создан (в нашем примере в корне диска С).

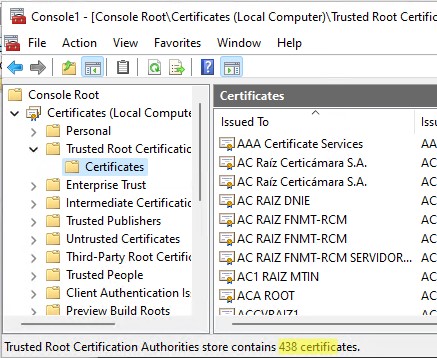

В папке C:CA мы должны увидеть файл roots.sst.

Установка/обновление корневых сертификатов

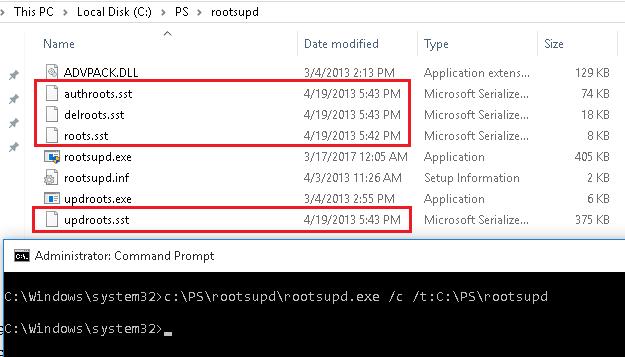

Полученный на предыдущем этапе файл переносим на компьютер, где необходимо обновить доверенные корневые сертификаты, например, также в папку C:CA. Скачиваем утилиту rootsupd и распаковываем ее в этот же каталог.

Открываем командную строку от администратора и вводим команду:

C:CArootsupd.exe /c /t:C:CA

* где C:CA — папка, в которую мы перенесли корневые сертификаты.

В появившемся окне Roots Update:

. выбираем No, чтобы не переписывать наш файл roots.sst.

В папке C:CA должны появится новые файлы, в том числе, утилита updroots. Вводим теперь команду:

Источник

Ошибка сертификата при входе на сайты с Windows 7 после 01.10.21

С 1 октября 2022 года закончился срок действия сертификата IdenTrust DST Root CA X3 (одного из основных корневых сертификатов, применяемых в сети), который установлен на многих устройствах.

Из-за этого владельцы ПК на Windows 7 и Windows Server 2008 с выключенными обновлениями могут столкнуться с проблемой появления ошибки: «ERR_CERT_DATE_INVALID» при входе на многие сайты.

Есть два способа решить эту проблему: либо установить новый сертификат, либо установить обновления ОС Windows.

Установка сертификата

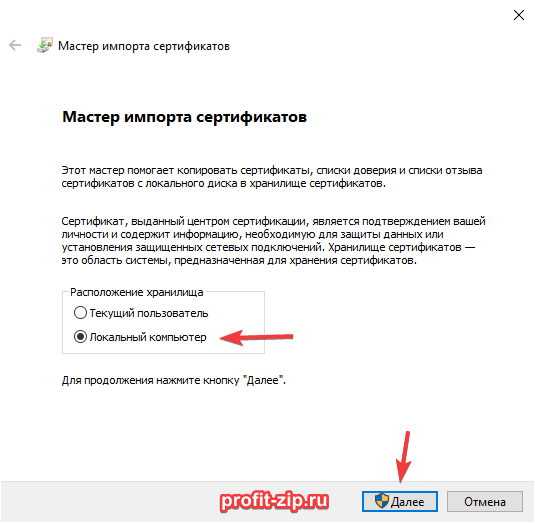

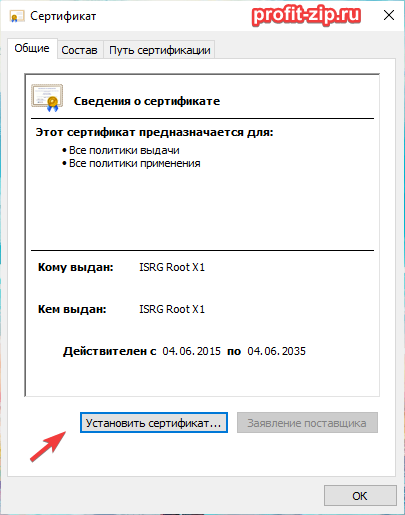

Необходимо запустить скачанный файл, на вкладке «Общие» нажать «Установить сертификат».

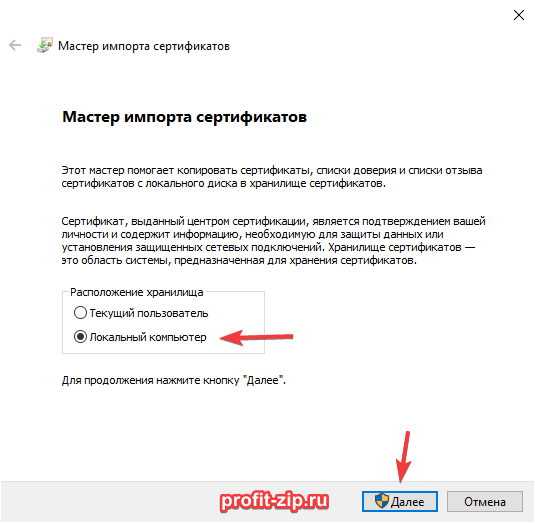

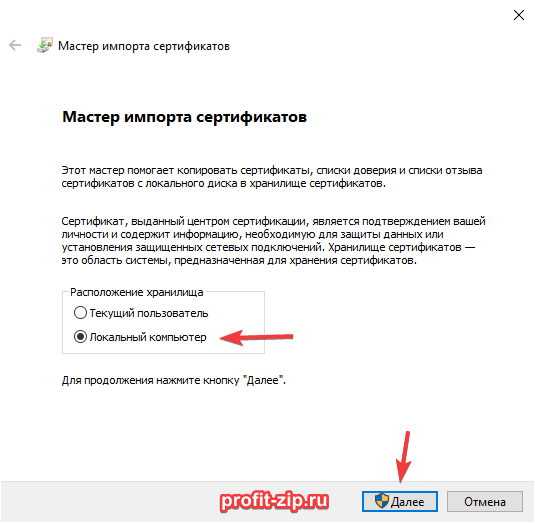

Выберите расположение «Локальный компьютер» и нажмите «Далее».

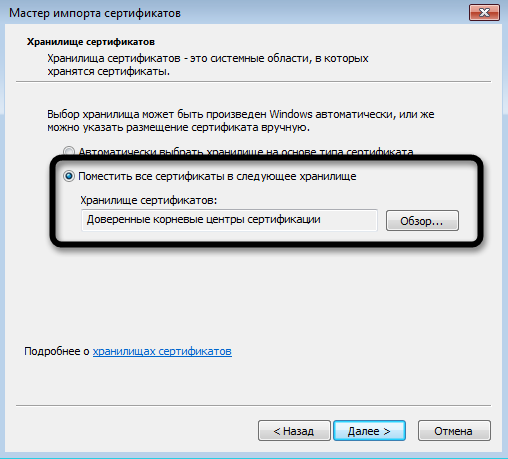

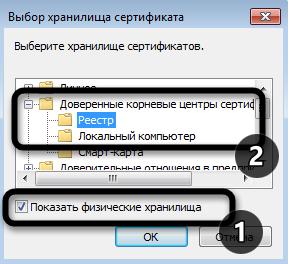

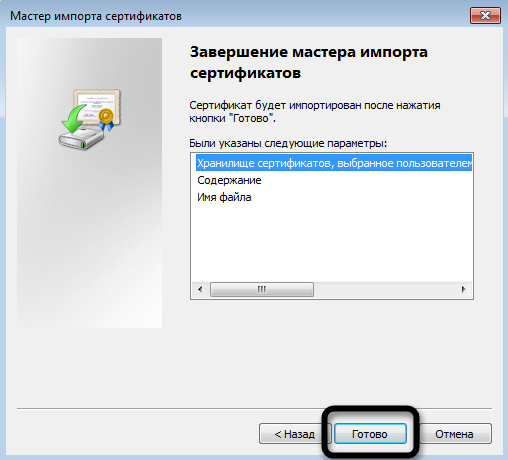

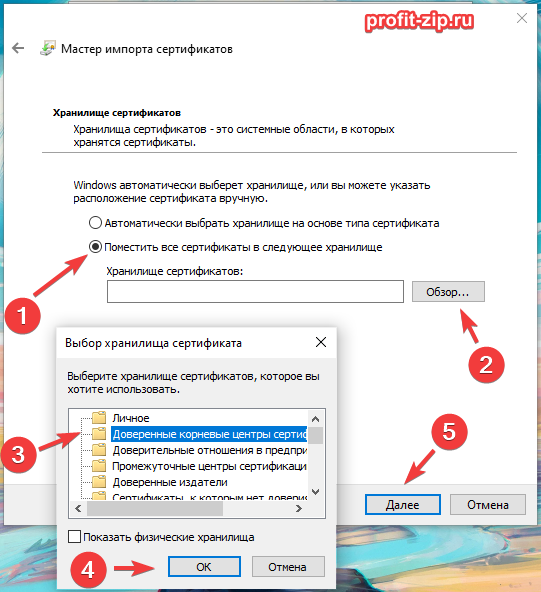

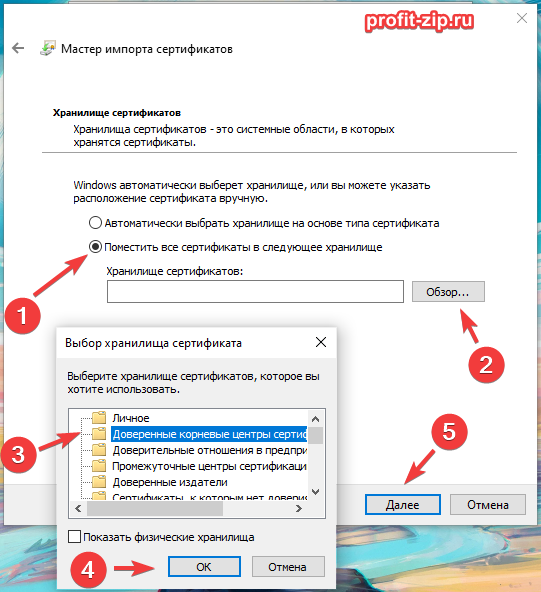

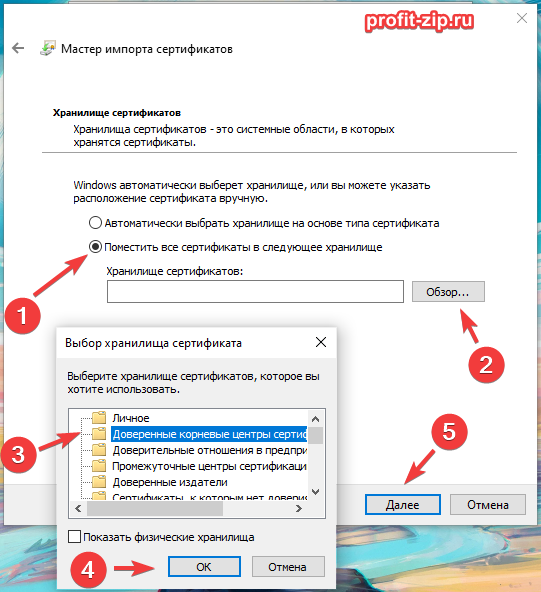

Выберите пункт «Поместить все сертификаты в следующее хранилище», нажмите «Обзор», выберите раздел «Доверенные корневые центры сертификации», нажмите «ОК» и «Далее», а в следующем окне – «Готово». При появлении вопросов об установке сертификатов – согласитесь на установку.

После этого перезапустите браузер и вновь попробуйте зайти на необходимый сайт.

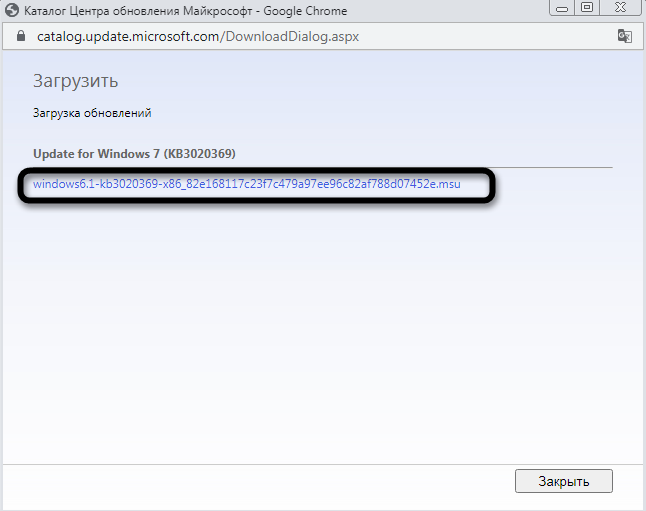

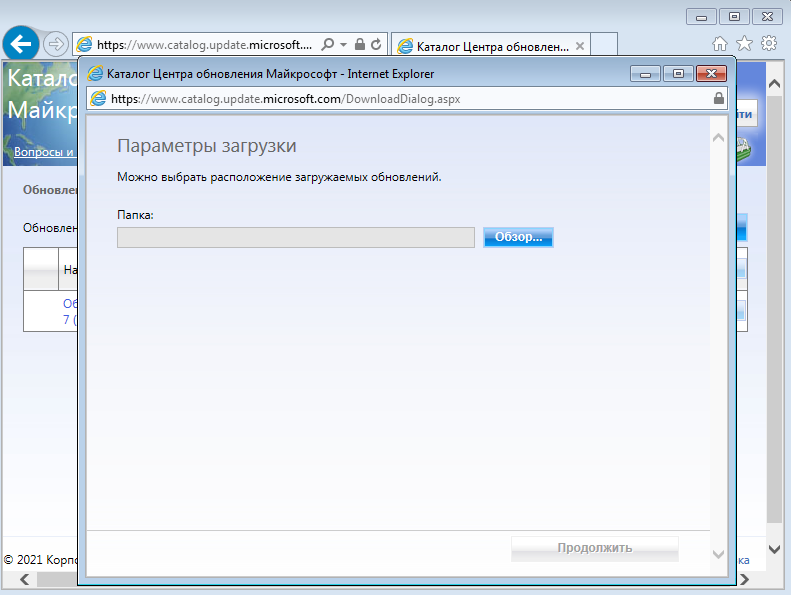

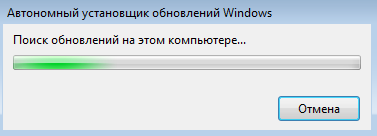

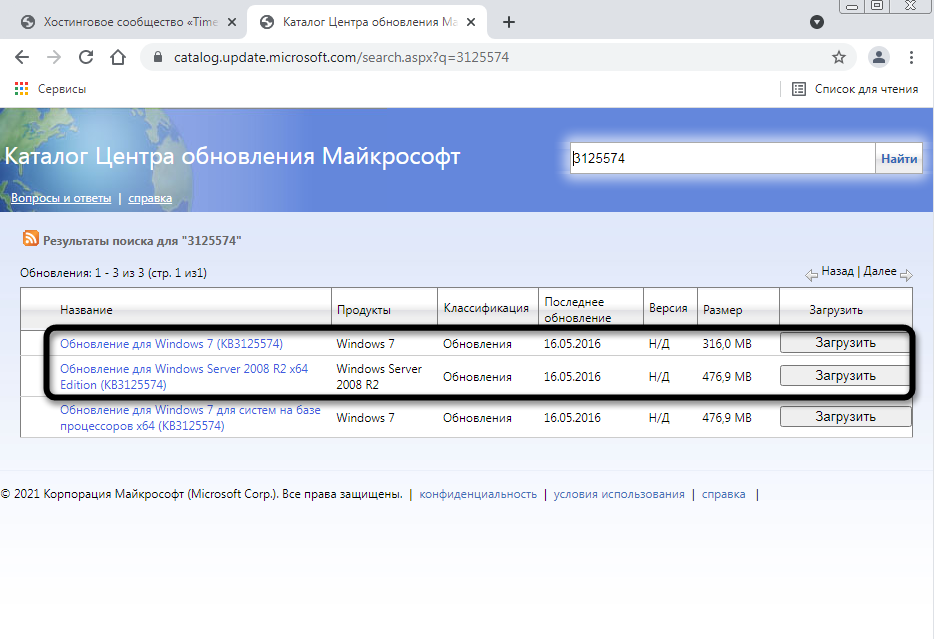

Установка обновлений

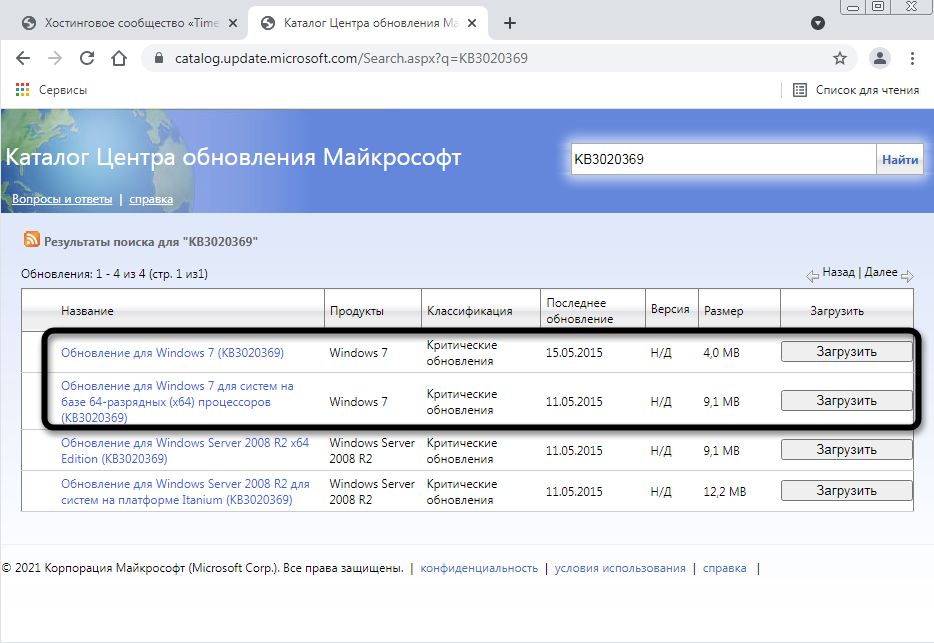

Для решения ошибки сертификата нужно установить обновления KB3020369 и KB3125574:

Источник

Обновить корневые сертификаты windows 7 x64

На данный момент работа через защищённое соединение c устройств Apple не поддерживается.

На данный момент работа через защищённое соединение c Android-устройств не поддерживается.

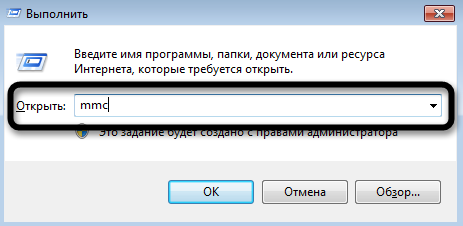

Обновление сертификатов (для всех версий Windows)

Шаг 1. Удаление старых сертификатов из контейнера cacer.p7b

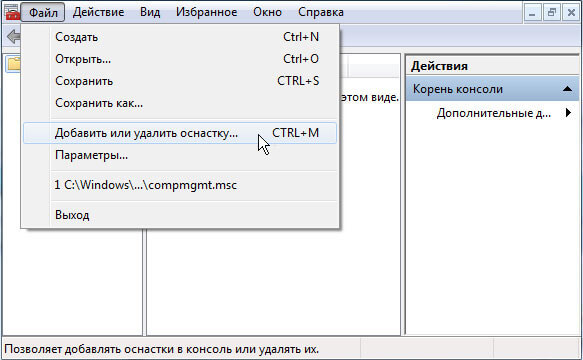

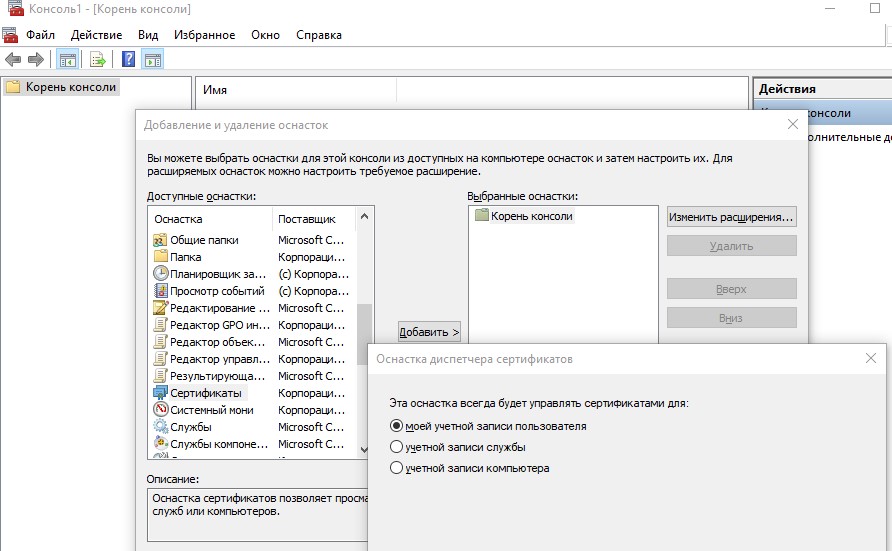

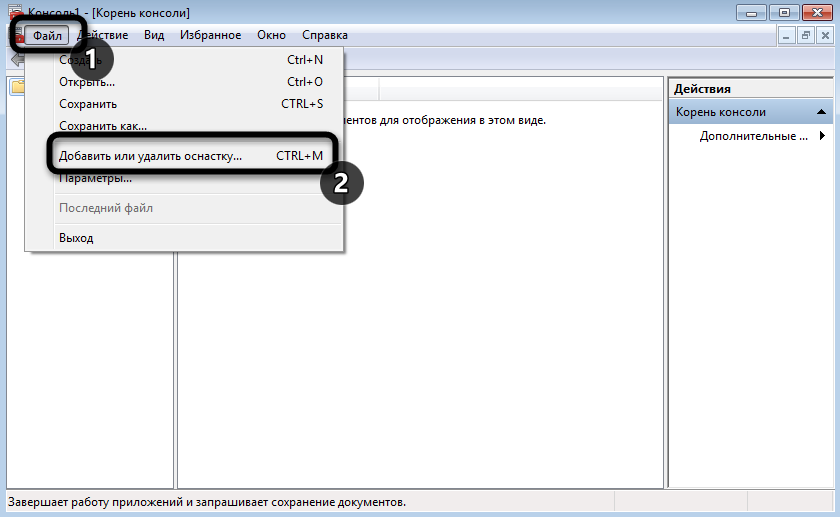

В проводнике наберите в адресной строке адрес: «mmc.exe» (без кавычек) и нажмите Enter.

Откроется окно консоли управления Microsoft.

В основном меню консоли, выберите «Файл» — «Добавить или удалить оснастку». Будет открыто окно «Добавление и удаление оснасток».

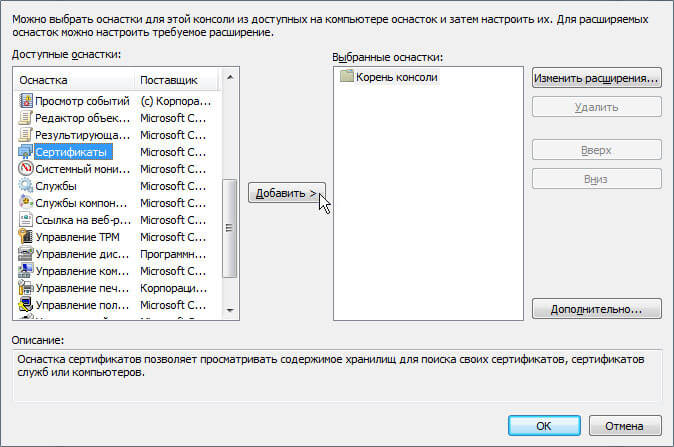

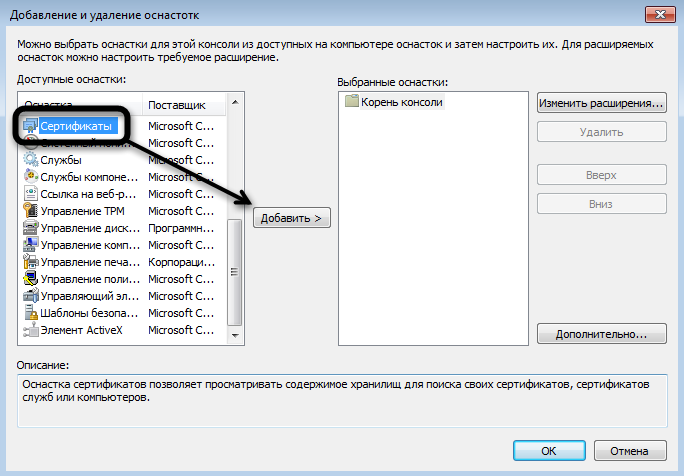

В левом списке выберите пункт «Сертификаты» и нажмите на кнопку «Добавить». Будет открыто окно «Оснастка диспетчера сертификатов».

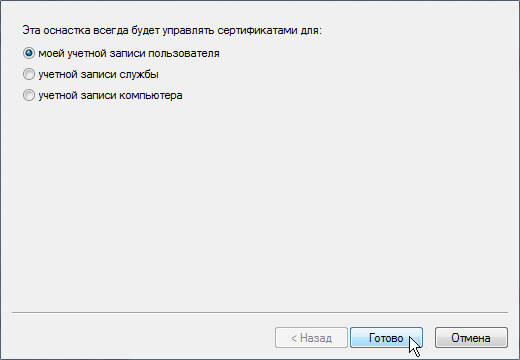

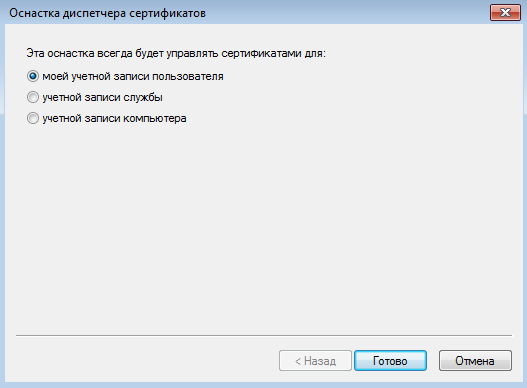

Нажмите на кнопку «Готово». Окно «Оснастка диспетчера сертификатов» будет закрыто, Вы вернетесь в окно консоли управления Microsoft.

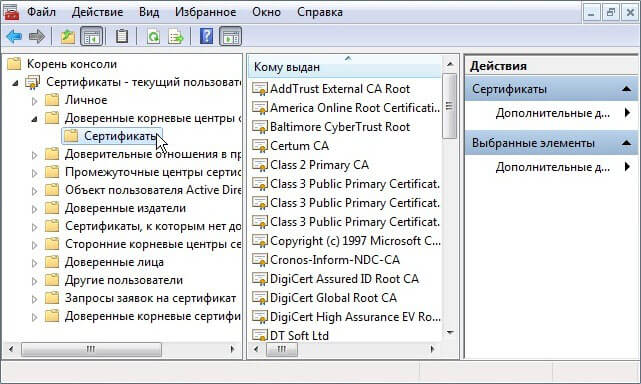

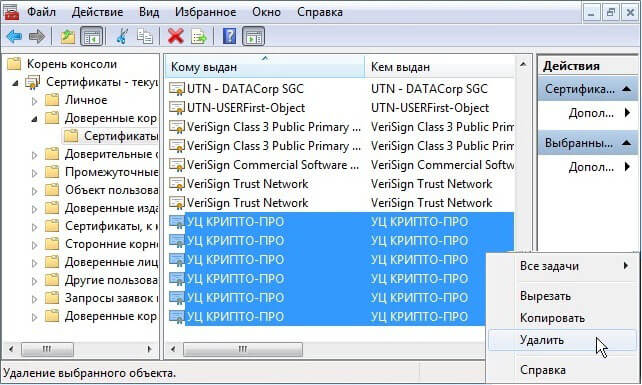

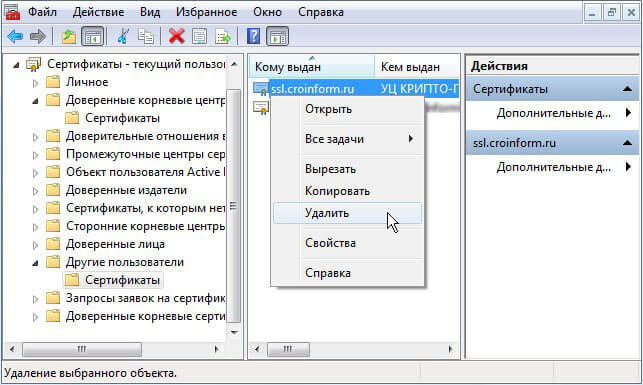

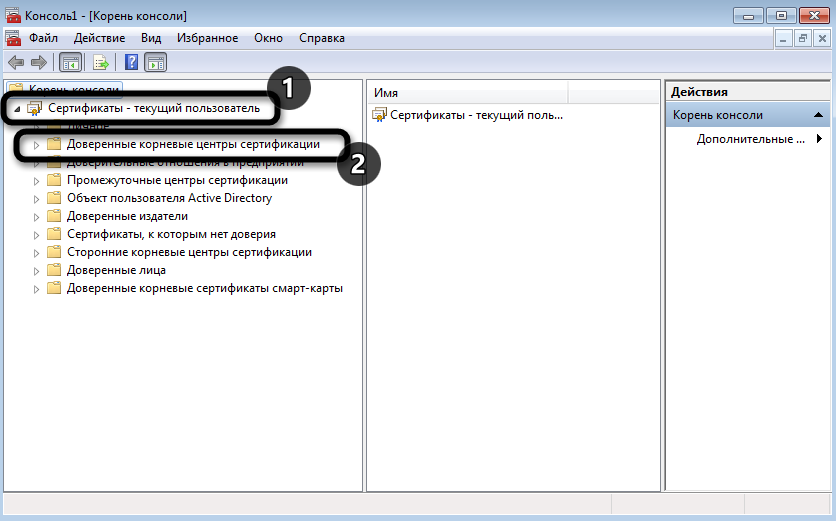

В левом списке раскройте дерево «Сертификаты — текущий пользователь». Раскройте пункт «Доверенные корневые центры сертификации». Выберите пункт «Сертификаты». В центральной части будут отображены сертификаты выбранного раздела.

В списке сертификатов (центральная часть) найдите сертификаты, выданные УЦ КРИПТО-ПРО (6 сертификатов). Выделите найденные сертификаты и нажмите правую кнопку мыши. В контекстном меню выберите пункт «Удалить».

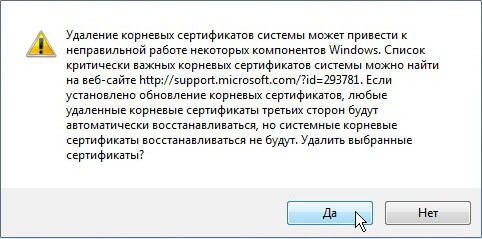

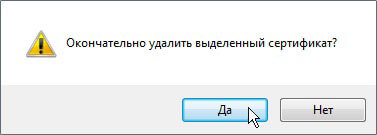

Будет открыто окно предупреждения. Сертификаты КРИПТО-ПРО не являются ключевыми и могут быть удалены без последствий. Нажмите «Да».

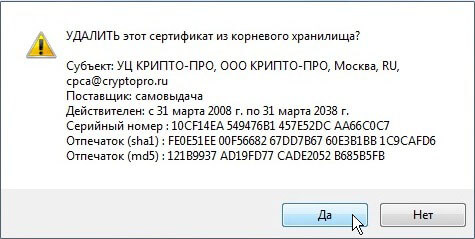

Перед удалением каждого из сертификатов контейнера будет выводиться окно подтверждения на удаление. Во всех окнах следует нажать кнопку «Да»

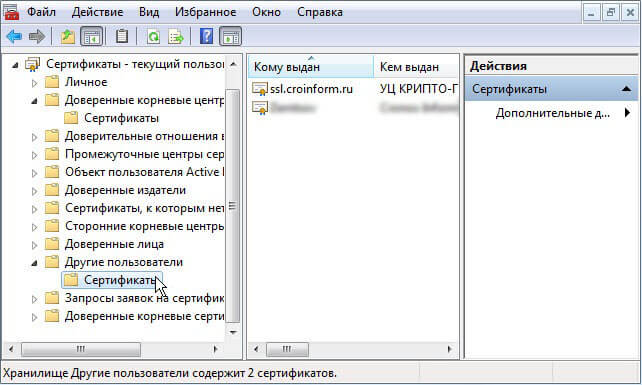

Шаг 2. Удаление старого сертификата безопасности для веб-узла сroInform.ru

В левом списке раскройте дерево «Сертификаты — текущий пользователь». Раскройте пункт «Другие пользователи». Выберите пункт «Сертификаты».

Нажмите правой кнопкой мыши на сертификате ssl.croinform.cer. В контекстном меню выберите пункт «Удалить».

Появится окно предупреждения. Нажмите «Да». Сертификат ssl.croinform.cer будет удален.

Обратите внимание:

После удаления необходимо установить новые версии сертификатов. Для установки сертификатов, воспользуйтесь инструкцией для Вашей операционной системы:

Источник

Обновление корневых сертификатов в Windows

В операционных системах семейства Windows, начиная с Windows 7, присутствует система автоматического обновления корневых сертификатов с сайта Microsoft. MSFT в рамках программы Microsoft Trusted Root Certificate Program, ведет и публикует в своем онлайн хранилище список сертификатов для клиентов и устройств Windows. В том, случае если проверяемый сертификат в своей цепочке сертфикации относится к корневому CA, который участвует в этой программе, система автоматически скачает с узла Windows Update и добавит такой корневой сертификат в доверенные.

В том случае, если у Windows отсутствует прямой доступ к каталогу Windows Update, то система не сможет обновить корневой сертификат, соответственно у пользователя могут быть проблемы с открытием сайтов (SSL сертификаты которых подписаны CA, к которому нет доверия), либо с установкой / запуском подписанных приложений или скриптов.

В этой статье попробуем разобраться, как можно вручную обновить список корневых сертификатов в TrustedRootCA в изолированных системах, или системах без прямого подключения к интернету.

Утилита rootsupd.exe

В Windows XP для обновления корневых сертификатов использовалась утилита rootsupd.exe, список корневых и отозванных сертификатов, зашитых в которой регулярно обновлялся. Сама утилита распространялась в виде отдельного обновления KB931125 (Update for Root Certificates). Посмотрим, можно ли использовать ли ее сейчас.

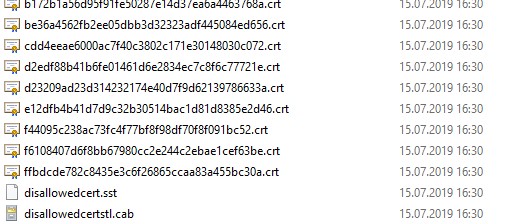

Но, как вы видите, дата создания этих файлов 4 апреля 2013 (почти за год до окончания официальной поддержки Windows XP). Таким образом, с этого времени утилита не обновлялась и не может быть использована для установки актуальных сертификатов.

Получения списка корневых сертификатов с узла Windows Update с помощью Certutil

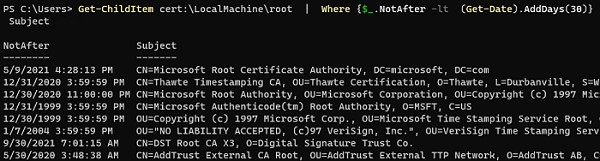

Последняя версия утилиты для управления и работы с сертификатам Certutil (представленная в Windows 10), позволяет скачать и сохранить в SST файл актуальный список корневых сертификатов.

Для генерации SST файла, на компьютере Windows 10 с прямым доступом в Интернет, выполните с правами администратора команду:

В результате в целевом каталоге появится файл SST, содержащий актуальный список сертификатов. Дважды щелкните по нему для открытия. Данный файл представляет собой контейнер, содержащий сертификаты.

Для установки всех сертификатов, содержащихся в файле, воспользуемся утилитой updroots.exe (она содержится в архиве rootsupd.exe, который мы распаковали в предыдущем разделе).

Установка сертификатов из STT фалйла выполняется командой:

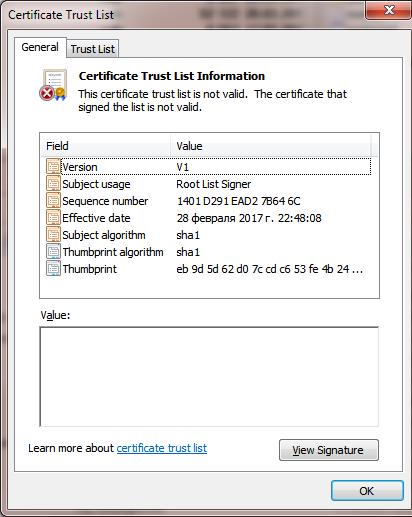

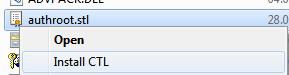

Список корневых сертификатов в формате STL

Есть еще один способ получения списка сертификатов с сайта Microsoft. Для этого нужно скачать файл http://ctldl.windowsupdate.com/msdownload/update/v3/static/trustedr/en/authrootstl.cab (обновляется дважды в месяц).С помощью любого архиватора (или проводника Windows) распакуйте содержимое архива authrootstl.cab. Он содержит один файл authroot.stl.

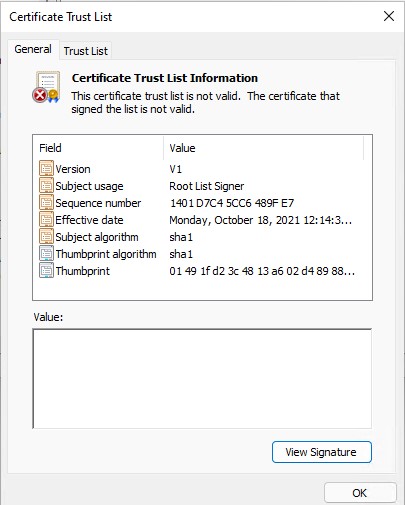

Файл authroot.stl представляет собой контейнер со списком доверенных сертификатов в формате Certification Trust List.

Данный файл можно установить в системе с помощью контекстного меню файла STL (Install CTL).

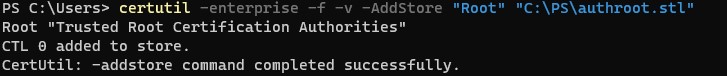

Или с помощью утилиты certutil:

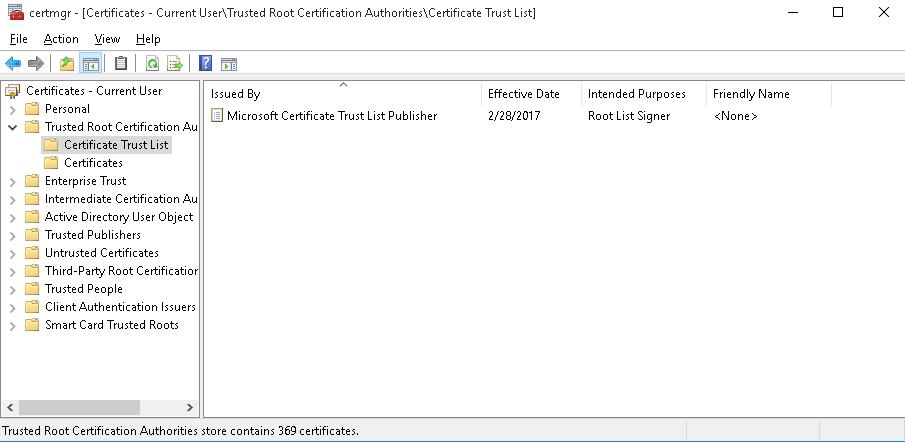

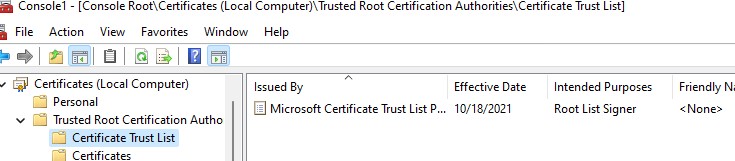

После выполнения команды, в консоли управления сертификатами (certmgr.msc) в контейнере Trusted Root Certification Authorities появится новый раздел с именем Certificate Trust List.

Аналогичным образом можно скачать и установить список с отозванными сертификатами, которые были исключены из программы Root Certificate Program. для этого, скачайте файл disallowedcertstl.cab (http://ctldl.windowsupdate.com/msdownload/update/v3/static/trustedr/en/disallowedcertstl.cab), распакуйте его и добавьте в раздел Untrusted Certificates командой:

В это статье мы рассмотрели несколько простейших способов обновления списка корневых сертификатов на изолированной от Интернета системе Windows. В том случае, если возникла задача регулярного обновления корневых сертификатов в отделенном от внешней сети домене, есть несколько более сложная схема обновления локальных хранилищ сертификатов на компьютерах домена с помощью групповых политик. Об этом подробнее в одной из ближайших статей.

Источник

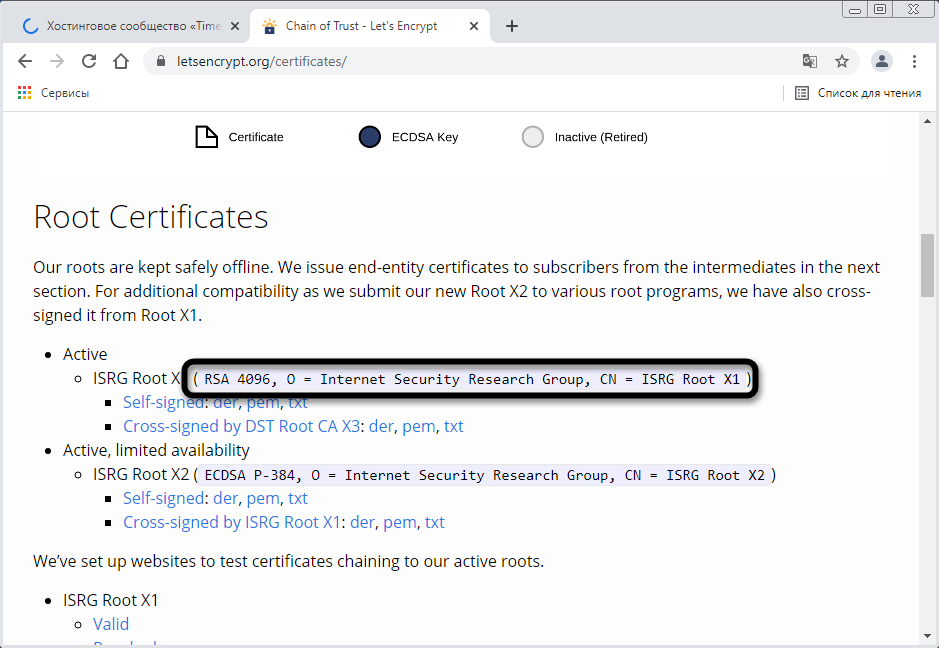

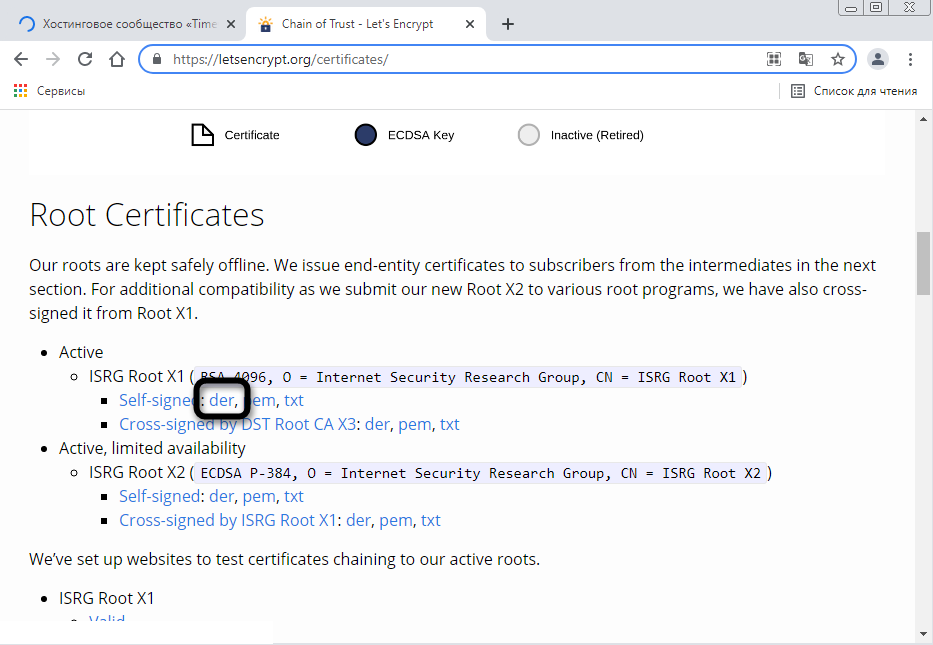

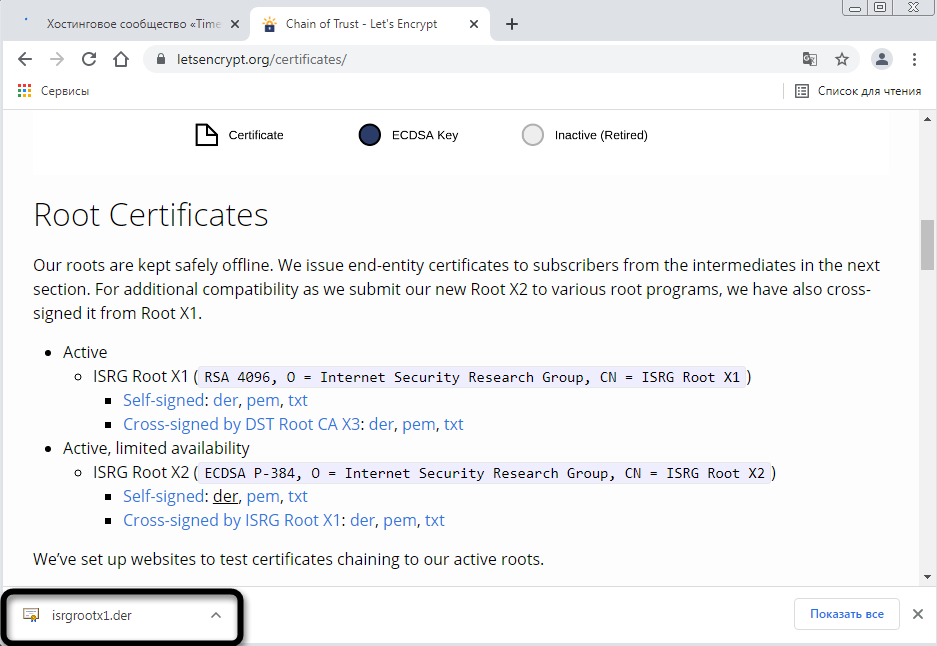

На Windows 7 не открываются сайты: как обновить сертификаты

С 30 сентября 2022 компания Microsoft прекратила поддержку корневых сертификатов в Windows 7. Это значит, что у пользователей Windows 7 могут перестать открываться сайты с https-протоколом, в том числе личный кабинет Nextel.

Чтобы решить проблему, нужно обновить Windows 7 до Windows 10 или вручную установить «доверенные» сертификаты в систему.

Как установить сертификаты

1. Скачать сертификат ISRG Root X1 с сайта SSL-tools.

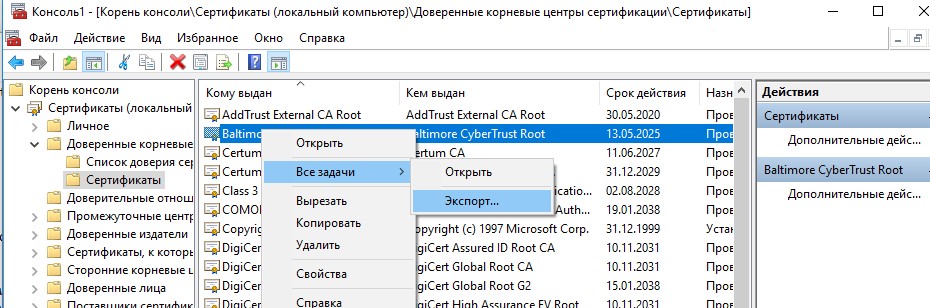

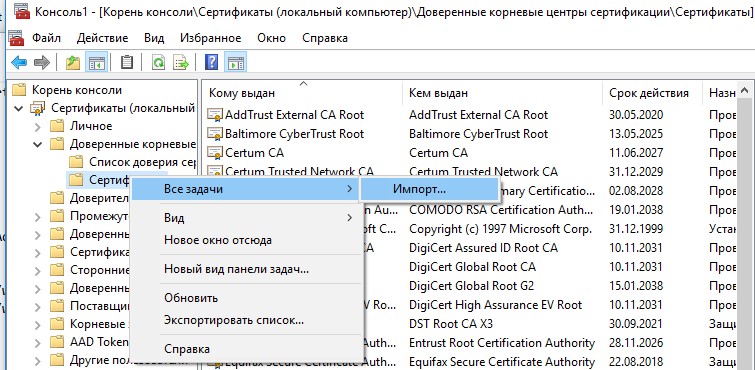

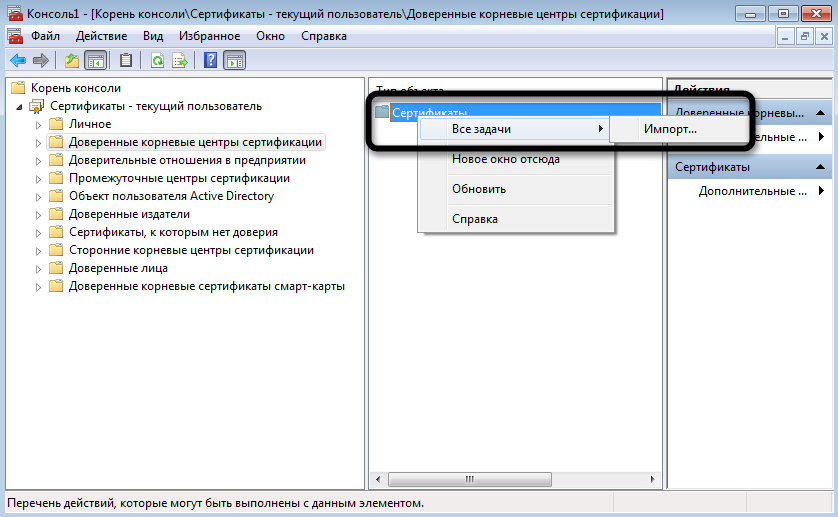

2. Установить скачанный сертификат в систему. Для этого нажмите сочетание кнопок Win+R и введите команду certmgr.msc — OK. В открывшемся центре сертификатов в Windows откройте вкладку «Доверенные корневые центры сертификации/сертификаты» — клик правой кнопкой мыши — выберите «Все задачи — импорт».

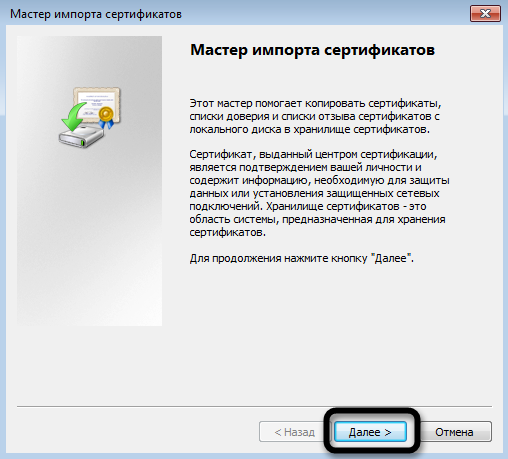

3. Далее запустится мастер импорта сертификатов — кликните «Далее». При импорте некоторые шаги могут быть пропущены, вот последний шаг:

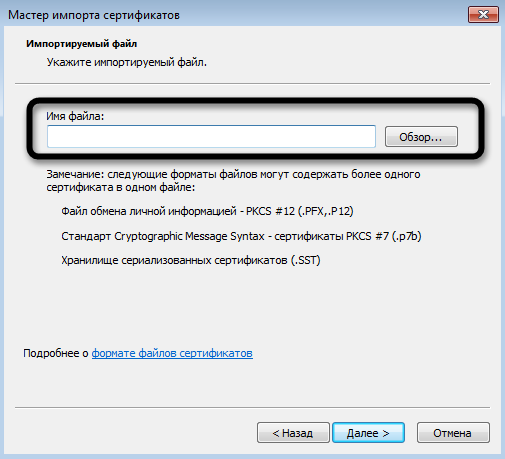

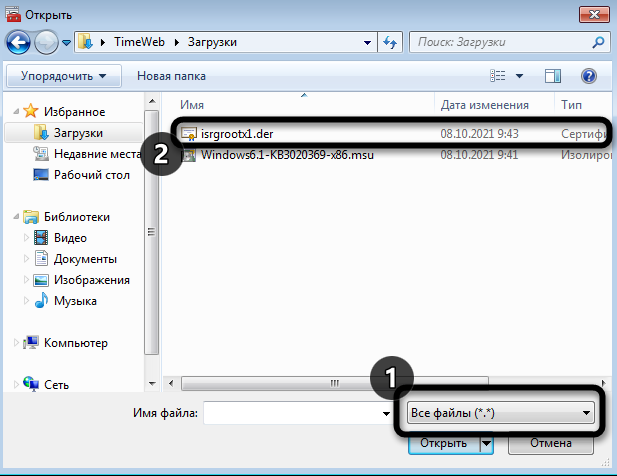

4. Кликните кнопку «Обзор» и укажите ранее загруженный сертификат. Нажмите «Далее» (пример показан ниже).

5. На следующем шаге укажите, что сертификаты нужно поместить в доверенные центры сертификации, и нажмите «Далее».

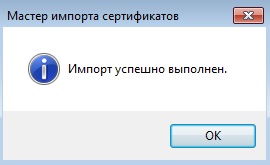

6. На следующем этапе вы должны увидеть, что импорт успешно завершен. Перезагрузите операционную систему — и все готово. Можно идти проверять, как отображаются сайты в браузере!

Источник

Актуальные системы семейства Windows, подключенные к Интернету, могут автоматически обновлять корневые сертификаты. В противном случае, обновление необходимо выполнять вручную. Если это не делать, мы можем столкнуться с рядом проблем:

- Не открываются или выдают предупреждение безопасности некоторые (или все) сайты, работающие по https.

- Некорректная работа отдельных приложений (например, антивирусных систем).

- Ошибки при подключении по удаленному рабочему столу.

Это пример ошибок, который не претендует на свою полному. Чаще всего, проблемы встречаются на системах, снятых с обслуживания компанией Microsoft (Windows XP, 7, а также Server 2003, 2008).

Обновление сертификатов

Обновление доверенных корневых сертификатов выполняется во время обновления операционной системы. Если последнее включено, то нашего участия не требуется, иначе, можно установить обновление вручную. Пример такого пакета — KB931125 (ссылка).

Однако, если операционная система устарела, разработчик прекращает выпуск обновлений, и мы не можем воспользоваться средствами обновления системы. В таком случае, необходимо сделать выгрузку корневых сертификатов на актуальной системе и перенести их на устаревший.

Получение актуальных сертификатов

Для начала, выгрузим сертификаты на компьютере с актуальной версией Windows (10) и подключением к сети Интернет.

Создадим каталог, в который будет выгружен файл с корневыми сертификатами, например, C:CA (папка CA на диске C).

Открываем командную строку от администратора и вводим команду:

certutil.exe -generateSSTFromWU C:CAroots.sst

* где C:CA — каталог, который мы создали; roots.sst — файл, в который будут выгружены сертификаты.

* если мы получили ошибку Не удается найти указанный файл. 0x80070002, то необходимо убедиться, что каталог CA создан (в нашем примере в корне диска С).

В папке C:CA мы должны увидеть файл roots.sst.

Установка/обновление корневых сертификатов

Полученный на предыдущем этапе файл переносим на компьютер, где необходимо обновить доверенные корневые сертификаты, например, также в папку C:CA. Скачиваем утилиту rootsupd и распаковываем ее в этот же каталог.

Открываем командную строку от администратора и вводим команду:

C:CArootsupd.exe /c /t:C:CA

* где C:CA — папка, в которую мы перенесли корневые сертификаты.

В появившемся окне Roots Update:

… выбираем No, чтобы не переписывать наш файл roots.sst.

В папке C:CA должны появится новые файлы, в том числе, утилита updroots. Вводим теперь команду:

C:CAupdroots.exe C:CAroots.sst

Готово.

Была ли полезна вам эта инструкция?

Да Нет

В этой статье описывается обновление, которое позволяет срочные обновления для Программы корневых сертификатов Windows в Windows 8.1, Windows RT 8.1, Windows Server 2012 R2, Windows 8, Windows RT, Windows Server 2012, Windows 7 и Windows Server 2008 R2. Перед установкой этого обновления, см. Дополнительные сведения об этом обновлении и извлечь необходимые компоненты в этой статье.

Сведения об этом обновлении

Программа корневых сертификатов Windows (Windows Root Certificate Program) обеспечивает автоматическое распространение доверенных корневых сертификатов в Windows. Обычно клиентский компьютер запрашивает обновление корневых сертификатов один раз в неделю. После применения этого обновления, клиентский компьютер может получать обновления срочные корневой сертификат в течение 24 часов.

Известные проблемы

После установки этого обновления при запуске Windows Update может появиться ошибка 0x800706f7.

Решение

Чтобы устранить эту проблему, установите обновление 3024777.

Как получить это обновление

Метод 1. Центр обновления Windows

Метод 2. Центр загрузки Майкрософт

Следующие файлы доступны для загрузки из Центра загрузки Майкрософт.

|

Операционная система |

Обновление |

|---|---|

|

Для всех поддерживаемых 86-разрядных версий Windows 8.1 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows 8.1 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2012 R2 |

|

|

Для всех поддерживаемых 32-разрядных версий Windows 8 |

|

|

Для всех поддерживаемых версий Windows 8 для систем на базе x64 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2012 |

|

|

Для всех поддерживаемых 86-разрядных версий Windows 7 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows 7 |

|

|

Для всех поддерживаемых 64-разрядных версий Windows Server 2008 R2 |

|

|

Для всех поддерживаемых версий Windows Server 2008 R2 для платформы IA-64 |

|

Notes

-

Следует запускать программу установки из командной строки с повышенными правами.

-

Обновление для Windows RT 8.1 или Windows RT можно получить только из центра обновления Windows.

Для получения дополнительных сведений о том, как скачать файлы поддержки Майкрософт, щелкните следующий номер статьи базы знаний Майкрософт.

Как загрузить файлы поддержки Microsoft через оперативные службы 119591Корпорация Майкрософт проверила этот файл на наличие вирусов. Корпорация Майкрософт использует последнее антивирусное программное обеспечение, доступное на период публикации файла. Файл хранится на защищенных серверах, что предотвращает его несанкционированное изменение.

Способ 3: Накопительный пакет обновления для Windows 8.1, Windows RT 8.1, Windows Server 2012 R2, Windows 8, Windows RT или Windows Server 2012

Установите одно из следующих накопительных пакетов обновления, датированные декабря 2014 г.

-

Получить декабря 2014 накопительный пакет обновления для Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2

-

Получить декабря 2014 накопительный пакет обновления для Windows RT, Windows 8 и Windows Server 2012

Примечание. Накопительный пакет обновления устраняет многие другие проблемы, отдельное обновление устраняет проблему. Накопительный пакет обновления больше, чем отдельное обновление. Таким образом накопительный пакет обновлений занимает больше времени при загрузке.

Сведения об обновлении

Предварительные условия

Для установки этого обновления необходимо установить обновление 2919355 в Windows Server 2012 R2 или Windows 8.1. Или установите Пакет обновления 1 для Windows 7 или Windows Server 2008 R2.

Сведения о реестре

Чтобы применить это обновление, нет необходимости вносить изменения в реестр.

Необходимость перезагрузки

Возможно потребуется перезагрузить компьютер после установки этого обновления.

Сведения о замене обновлений

Это обновление не заменяет ранее выпущенное обновление.

Дополнительные сведения

Дополнительные сведения см. ниже статьях базы знаний Майкрософт:

2677070 Программа автоматического обновления для отозванных сертификатов для Windows Vista, Windows Server 2008, Windows 7 и Windows Server 2008 R2

2813430 Обновление, которое позволяет администраторам обновлять надежные и запрещенные CTL в отключенных средах в Windows

Глобальная версия этого обновления устанавливает файлы, которые имеют атрибуты, перечисленные в следующих таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, при выполнении определенных операций с файлами, даты и время могут изменяться.

Сведения о файлах Windows 8.1 и Windows Server 2012 R2 и заметки

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.3.960 0.17 xxx

Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2

RTM

GDR

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых 32-разрядных версий Windows 8.1

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,612,992 |

30-Oct-2014 |

23:38 |

x86 |

Для всех поддерживаемых версий на базе x64 Windows 8.1 или Windows Server 2012 R2

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,970,432 |

30-Oct-2014 |

23:39 |

x64 |

|

Crypt32.dll |

6.3.9600.17475 |

1,612,992 |

30-Oct-2014 |

23:38 |

x86 |

Для всех поддерживаемых версий Windows 8.1 для систем на базе ARM

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.3.9600.17475 |

1,499,336 |

30-Oct-2014 |

23:32 |

Неприменимо |

Сведения о файле Windows 8 и Windows Server 2012 и заметки

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.2.920 0.17xxx

Windows 8, Windows RT или Windows Server 2012

RTM

GDR

6.2.920 0.21xxx

Windows 8, Windows RT или Windows Server 2012

RTM

LDR

-

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных критических проблем. В обновления LDR входят также специализированные исправления.

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых версий Windows 8 для систем на базе x86

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,569,792 |

30-Oct-2014 |

05:22 |

x86 |

|

Crypt32.dll |

6.2.9200.21279 |

1,591,808 |

30-Oct-2014 |

00:46 |

x86 |

Для всех поддерживаемых версий x64 под управлением Windows 8 или Windows Server 2012

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,890,816 |

30-Oct-2014 |

07:20 |

x64 |

|

Crypt32.dll |

6.2.9200.21279 |

1,919,488 |

30-Oct-2014 |

00:51 |

x64 |

|

Crypt32.dll |

6.2.9200.17164 |

1,569,792 |

30-Oct-2014 |

05:22 |

x86 |

|

Crypt32.dll |

6.2.9200.21279 |

1,591,808 |

30-Oct-2014 |

00:46 |

x86 |

Для всех поддерживаемых версий Windows 8 для систем на базе ARM

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.2.9200.17164 |

1,403,392 |

30-Oct-2014 |

05:45 |

Неприменимо |

Информация о файлах для Windows 7 и Windows Server 2008 R2 и примечания

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

-

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных критических проблем. В обновления LDR входят также специализированные исправления.

-

Файлы MANIFEST (.manifest) и MUM (.mum), устанавливаемые для каждой среды не указываются.

Для всех поддерживаемых 86-разрядных версий Windows 7

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Для всех поддерживаемых 64-разрядных версий Windows 7 и Windows Server 2008 R2

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

1,480,192 |

12-Dec-2014 |

05:31 |

x64 |

|

Crypt32.dll |

6.1.7601.22908 |

1,480,704 |

12-Dec-2014 |

06:02 |

x64 |

|

Cryptnet.dll |

6.1.7601.18205 |

139,776 |

09-Jul-2013 |

05:46 |

x64 |

|

Cryptnet.dll |

6.1.7601.22780 |

142,336 |

19-Aug-2014 |

03:05 |

x64 |

|

Cryptsvc.dll |

6.1.7601.18526 |

187,904 |

07-Jul-2014 |

02:06 |

x64 |

|

Cryptsvc.dll |

6.1.7601.22736 |

190,976 |

07-Jul-2014 |

02:06 |

x64 |

|

Wintrust.dll |

6.1.7601.18526 |

229,376 |

07-Jul-2014 |

02:07 |

x64 |

|

Wintrust.dll |

6.1.7601.22736 |

229,376 |

07-Jul-2014 |

02:06 |

x64 |

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Для всех поддерживаемых версий Windows Server 2008 R2 для систем на базе процессоров IA-64

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Crypt32.dll |

6.1.7601.18700 |

2,690,048 |

12-Dec-2014 |

04:45 |

IA-64 |

|

Crypt32.dll |

6.1.7601.22908 |

2,691,072 |

12-Dec-2014 |

04:45 |

IA-64 |

|

Cryptnet.dll |

6.1.7601.18205 |

267,264 |

09-Jul-2013 |

04:27 |

IA-64 |

|

Cryptnet.dll |

6.1.7601.22780 |

272,896 |

19-Aug-2014 |

02:13 |

IA-64 |

|

Cryptsvc.dll |

6.1.7601.18526 |

388,608 |

07-Jul-2014 |

01:22 |

IA-64 |

|

Cryptsvc.dll |

6.1.7601.22736 |

392,704 |

07-Jul-2014 |

01:25 |

IA-64 |

|

Wintrust.dll |

6.1.7601.18526 |

514,048 |

07-Jul-2014 |

01:22 |

IA-64 |

|

Wintrust.dll |

6.1.7601.22736 |

514,048 |

07-Jul-2014 |

01:25 |

IA-64 |

|

Crypt32.dll |

6.1.7601.18700 |

1,174,528 |

12-Dec-2014 |

05:07 |

x86 |

|

Crypt32.dll |

6.1.7601.22908 |

1,175,040 |

12-Dec-2014 |

05:38 |

x86 |

|

Cryptnet.dll |

6.1.7601.18205 |

103,936 |

09-Jul-2013 |

04:46 |

x86 |

|

Cryptnet.dll |

6.1.7601.22780 |

106,496 |

19-Aug-2014 |

02:47 |

x86 |

|

Cryptsvc.dll |

6.1.7601.18526 |

143,872 |

07-Jul-2014 |

01:40 |

x86 |

|

Cryptsvc.dll |

6.1.7601.22856 |

145,920 |

30-Oct-2014 |

02:14 |

x86 |

|

Wintrust.dll |

6.1.7601.18526 |

179,200 |

07-Jul-2014 |

01:40 |

x86 |

|

Wintrust.dll |

6.1.7601.22736 |

179,200 |

07-Jul-2014 |

01:41 |

x86 |

Ссылки

См. термины , которые корпорация Майкрософт использует для описания обновлений программного обеспечения.

Содержание

- Этап 1: Получение сертификатов

- Этап 2: Установка новых сертификатов в Windows 7

- Вопросы и ответы

Этап 1: Получение сертификатов

Так как поддержка Windows 7 пользовательских редакций прекращена, единственный способ получения необходимых обновлений – это выгрузка таковых на актуальной системе, в частности, Windows 10 последних версий.

- Первым делом создайте каталог, куда будут выгружены сертификаты (например, папка на диске C: под названием Certs).

- Далее понадобится запустить «Командную строку» с привилегиями администратора – в «десятке» проще всего будет найти оснастку в «Поиске» по запросу

cmdи воспользоваться опциями запуска.Подробнее: Как открыть «Командную строку» от администратора в Windows 10

- Далее введите команду следующего вида:

certutil.exe -generateSSTFromWU *полный путь к целевой папке*roots.sstВместо

*полный путь к целевой папке*введите адрес каталога, созданного на шаге 1. Проверьте правильность ввода всех аргументов и нажмите Enter. - После сообщения о завершении работы откройте нужную директорию – в ней должен появиться файл roots.sst.

Скопируйте этот файл и перенесите его на компьютер с «семёркой».

Для того чтобы успешно выполнить рассматриваемую процедуру, понадобится загрузить специальную утилиту, которая называется rootsupd – она доступна по ссылке далее.

Скачать rootsupd для Windows 7

- Выберите любой подходящий вам каталог, куда сохраните полученный на первом этапе пакет сертификатов и туда же распакуйте архив с утилитой для обновления.

- Запустите интерфейс ввода команд от администратора – как и в случае с «десяткой», откройте «Пуск», выбрать поиск, в который введите запрос

cmd, а после обнаружения результата кликните по нему правой кнопкой мыши и выберите вариант «Запуск от имени администратора».Подробнее: Как запустить «Командную строку» от имени администратора в Windows 7

- Далее напишите в окне «Командной строки» следующее:

*папка с сертификатом и утилитой*rootupd.exe /c /t:*папка с сертификатом и утилитой*Вместо

*папка с сертификатом и утилитой*укажите полный путь к каталогу, выбранному на шаге 1, проверьте правильность ввода и нажмите Enter.Появится небольшое окно с предложением перезаписать файл – нам это не требуется, поэтому выберите «No».

- После этих действий откройте папку с утилитой и сертификатами – там должны появиться новые элементы, в том числе исполняемый файл с именем updroots. Если он есть, можно продолжать выполнение процедуры, если отсутствует, повторите действия из третьего шага и внимательнее введите необходимые значения.

- Вернитесь к окну «Командной строки» и пропишите там такую команду:

*папка с сертификатом и утилитой*updroots.exe *папка с сертификатом и утилитой*roots.sstУбедитесь, что все аргументы указаны верно, затем выполните команду нажатием на Enter.

- Утилита никак не сигнализирует о выполнении задачи, поэтому единственный способ убедиться в работоспособности – открыть поддерживаемый браузер и удостовериться в том, что сайты и веб-приложения, которые раньше выдавали ошибки, теперь функционируют нормально.

Если вы по-прежнему наблюдаете сбои, это означает, что какое-то из действий Этапа 2 выполнено неверно, и процедуру понадобится повторить.

Еще статьи по данной теме:

Помогла ли Вам статья?

Актуальные системы семейства Windows, подключенные к Интернету, могут автоматически обновлять корневые сертификаты. В противном случае, обновление необходимо выполнять вручную. Если это не делать, мы можем столкнуться с рядом проблем:

- Не открываются или выдают предупреждение безопасности некоторые (или все) сайты, работающие по https.

- Некорректная работа отдельных приложений (например, антивирусных систем).

- Ошибки при подключении по удаленному рабочему столу.

Это пример ошибок, который не претендует на свою полному. Чаще всего, проблемы встречаются на системах, снятых с обслуживания компанией Microsoft (Windows XP, 7, а также Server 2003, 2008).

Обновление сертификатов

Обновление доверенных корневых сертификатов выполняется во время обновления операционной системы. Если последнее включено, то нашего участия не требуется, иначе, можно установить обновление вручную. Пример такого пакета — KB931125 (ссылка).

Однако, если операционная система устарела, разработчик прекращает выпуск обновлений, и мы не можем воспользоваться средствами обновления системы. В таком случае, необходимо сделать выгрузку корневых сертификатов на актуальной системе и перенести их на устаревший.

Получение актуальных сертификатов

Для начала, выгрузим сертификаты на компьютере с актуальной версией Windows (10) и подключением к сети Интернет.

Создадим каталог, в который будет выгружен файл с корневыми сертификатами, например, C:CA (папка CA на диске C).

Открываем командную строку от администратора и вводим команду:

certutil.exe -generateSSTFromWU C:CAroots.sst

* где C:CA — каталог, который мы создали; roots.sst — файл, в который будут выгружены сертификаты.

* если мы получили ошибку Не удается найти указанный файл. 0x80070002, то необходимо убедиться, что каталог CA создан (в нашем примере в корне диска С).

В папке C:CA мы должны увидеть файл roots.sst.

Установка/обновление корневых сертификатов

Полученный на предыдущем этапе файл переносим на компьютер, где необходимо обновить доверенные корневые сертификаты, например, также в папку C:CA. Скачиваем утилиту rootsupd и распаковываем ее в этот же каталог.

Открываем командную строку от администратора и вводим команду:

C:CArootsupd.exe /c /t:C:CA

* где C:CA — папка, в которую мы перенесли корневые сертификаты.

В появившемся окне Roots Update:

… выбираем No, чтобы не переписывать наш файл roots.sst.

В папке C:CA должны появится новые файлы, в том числе, утилита updroots. Вводим теперь команду:

C:CAupdroots.exe C:CAroots.sst

Готово.

Была ли полезна вам эта инструкция?

Да Нет

Содержание

- Ручное обновление корневых сертификатов на Windows

- Обновление сертификатов

- Получение актуальных сертификатов

- Установка/обновление корневых сертификатов

- Ошибка сертификата при входе на сайты с Windows 7 после 01.10.21

- Установка сертификата

- Установка обновлений

- 12 января 2022 г. — KB4598289 (обновление только для системы безопасности)

- Улучшения и исправления

- Известные проблемы, связанные с этим обновлением

- Порядок получения обновления

- 12 января 2022 г. — KB4598289 (обновление только для системы безопасности)

- Улучшения и исправления

- Известные проблемы, связанные с этим обновлением

- Порядок получения обновления

- 9 февраля 2022 г. — KB4601363 (обновление только для системы безопасности)

- Улучшения и исправления

- Известные проблемы, связанные с этим обновлением

- Порядок получения обновления

- Перед установкой этого обновления

- Условием

- Установка этого обновления

Актуальные системы семейства Windows, подключенные к Интернету, могут автоматически обновлять корневые сертификаты. В противном случае, обновление необходимо выполнять вручную. Если это не делать, мы можем столкнуться с рядом проблем:

Это пример ошибок, который не претендует на свою полному. Чаще всего, проблемы встречаются на системах, снятых с обслуживания компанией Microsoft (Windows XP, 7, а также Server 2003, 2008).

Обновление сертификатов

Обновление доверенных корневых сертификатов выполняется во время обновления операционной системы. Если последнее включено, то нашего участия не требуется, иначе, можно установить обновление вручную. Пример такого пакета — KB931125.

Однако, если операционная система устарела, разработчик прекращает выпуск обновлений, и мы не можем воспользоваться средствами обновления системы. В таком случае, необходимо сделать выгрузку корневых сертификатов на актуальной системе и перенести их на устаревший.

Получение актуальных сертификатов

Для начала, выгрузим сертификаты на компьютере с актуальной версией Windows (10) и подключением к сети Интернет.

Создадим каталог, в который будет выгружен файл с корневыми сертификатами, например, C:CA (папка CA на диске C).

Открываем командную строку от администратора и вводим команду:

* где C:CA — каталог, который мы создали; roots.sst — файл, в который будут выгружены сертификаты.

* если мы получили ошибку Не удается найти указанный файл. 0x80070002, то необходимо убедиться, что каталог CA создан (в нашем примере в корне диска С).

В папке C:CA мы должны увидеть файл roots.sst.

Установка/обновление корневых сертификатов

Полученный на предыдущем этапе файл переносим на компьютер, где необходимо обновить доверенные корневые сертификаты, например, также в папку C:CA. Скачиваем утилиту rootsupd и распаковываем ее в этот же каталог.

Открываем командную строку от администратора и вводим команду:

C:CArootsupd.exe /c /t:C:CA

* где C:CA — папка, в которую мы перенесли корневые сертификаты.

В появившемся окне Roots Update:

. выбираем No, чтобы не переписывать наш файл roots.sst.

В папке C:CA должны появится новые файлы, в том числе, утилита updroots. Вводим теперь команду:

Источник

Ошибка сертификата при входе на сайты с Windows 7 после 01.10.21

С 1 октября 2022 года закончился срок действия сертификата IdenTrust DST Root CA X3 (одного из основных корневых сертификатов, применяемых в сети), который установлен на многих устройствах.

Из-за этого владельцы ПК на Windows 7 и Windows Server 2008 с выключенными обновлениями могут столкнуться с проблемой появления ошибки: «ERR_CERT_DATE_INVALID» при входе на многие сайты.

Есть два способа решить эту проблему: либо установить новый сертификат, либо установить обновления ОС Windows.

Установка сертификата

Необходимо запустить скачанный файл, на вкладке «Общие» нажать «Установить сертификат».

Выберите расположение «Локальный компьютер» и нажмите «Далее».

Выберите пункт «Поместить все сертификаты в следующее хранилище», нажмите «Обзор», выберите раздел «Доверенные корневые центры сертификации», нажмите «ОК» и «Далее», а в следующем окне – «Готово». При появлении вопросов об установке сертификатов – согласитесь на установку.

После этого перезапустите браузер и вновь попробуйте зайти на необходимый сайт.

Установка обновлений

Для решения ошибки сертификата нужно установить обновления KB3020369 и KB3125574:

Источник

12 января 2022 г. — KB4598289 (обновление только для системы безопасности)

Обновление только для системы безопасности

ВАЖНО Убедитесь, что вы установили необходимые обновления, перечисленные в разделе Как получить это обновление перед установкой этого обновления.

Сведения о различных типах обновлений Windows, таких как критические, безопасность, драйверы, пакеты обновления и другие, см. в следующей статье. Чтобы просмотреть другие заметки и сообщения, см. на домашней странице Windows 7 с sp1 и Windows Server 2008 R2 сSP1.

Улучшения и исправления

Это обновление для системы безопасности направлено на улучшение качества работы ОС. Основные изменения в этом обновлении:

Обновления системы безопасности для платформы и платформ приложений Windows, графики Windows, Windows Media, Windows Основы, шифрования Windows, виртуализации Windows и Windows гибридных служба хранилища Services.

Дополнительные сведения об устраненных уязвимостях безопасности можно найти на новом веб-сайте руководства по обновлению системы безопасности.

Известные проблемы, связанные с этим обновлением

После установки этого обновления и перезапуска устройства вы можете увидеть ошибку «Не удается настроить обновления Windows. Отмена изменений. Не выключайте компьютер» и обновление может отображаться как Ошибка в журнале обновления.

Такое может произойти в следующих случаях.

Если вы устанавливаете это обновление на устройство под управлением выпуска, который не поддерживается для ESU. Полный список поддерживаемых выпусков см. в KB4497181.

Если вы не установили и не активировали ключ надстройки ESU MAK.

Если вы приобрели ключ ESU и столкнулись с этой проблемой, убедитесь, что вы применили все необходимые компоненты и что ваш ключ активирован. Сведения об активации см. в этой записи блога. Сведения о предварительных условиях см. в разделе «Как получить это обновление» этой статьи.

Определенные операции, такие как переименование, выполняемые с файлами или папками на общем томе кластера (CSV), могут завершиться с ошибкой «STATUS_BAD_IMPERSONATION_LEVEL» (0xC00000A5). Это происходит при выполнении операции на узле владельца CSV из процесса, у которого нет прав администратора.

Выполните одно из следующих действий.

Выполните операцию из процесса с правами администратора.

Выполните операцию с узла, который не владеет томом CSV.

Корпорация Майкрософт работает над решением этой проблемы и предоставит обновление в ближайшем выпуске.

Порядок получения обновления

Перед установкой этого обновления

ВАЖНО Клиенты, которые приобрели расширенное обновление системы безопасности (ESU) для локальной версии этих операционных систем, должны следовать процедурам, указанным в KB4522133, чтобы продолжать получать обновления для системы безопасности после окончания расширенной поддержки. Расширенная поддержка заканчивается следующим образом:

Для Windows 7 с пакетом обновления 1 (1) и Windows Server 2008 R2 с пакетом обновления 1 (1) расширенная поддержка заканчивается 14 января 2020 г.

Для Windows Внедренный стандартный 7 расширенная поддержка заканчивается 13 октября 2020 г.

Дополнительные сведения о ESU и поддерживаемых выпусках см. в KB4497181.

Примечание Для Windows Внедренный стандартный 7 необходимо включить Windows средства управления (WMI), чтобы получать обновления от Windows Update или Windows Server Update Services.

Перед установкой последней версии обновления необходимо установить указанные ниже обновления и перезапустить устройство. Установка этих обновлений повышает надежность процесса обновления для устранения возможных проблем при установке накопительного пакета обновления и применении исправлений системы безопасности Майкрософт.

Обновление системы обслуживания от 12 марта 2019 г.(SSU) (KB4490628). Чтобы получить автономный пакет для этого SSU, найщите его в каталоге обновлений Майкрософт. Это обновление необходимо для установки обновлений, которые подписаны только с помощью SHA-2.

Последнее обновление SHA-2(KB4474419),выпущенное 10 сентября 2019 г. Если вы используете Центр обновления Windows, последнее обновление для SHA-2 будет предложено вам автоматически. Это обновление необходимо для установки обновлений, которые подписаны только с помощью SHA-2. Дополнительные сведения об обновлениях SHA-2 см. в требованиях к поддержке подписи кода SHA-2 2019для Windows и WSUS.

Для Windows тонкого ПК необходимо установить SSU от 11 августа 2020 г.(KB4570673)или более поздний SSU, чтобы продолжить получать расширенные обновления для системы безопасности, начиная с 13 октября 2020 г.

Чтобы получить это обновление для системы безопасности, необходимо переустановить пакет подготовки к лицензированию расширенных обновлений системы безопасности (ESU)(KB4538483)или «Обновление для пакета подготовки расширенных обновлений для системы безопасности (ESU) «(KB4575903),даже если вы ранее установили ключ ESU. Пакет подготовки к лицензированию ESU будет предложен вам от WSUS. Чтобы получить автономный пакет подготовки лицензии ESU, найщите его в каталоге обновлений Майкрософт.

После установки вышеуказанных элементов корпорация Майкрософт настоятельно рекомендует установить последнюю версию SSU(KB4592510). Если вы используете Центр обновления Windows, последний SSU будет предлагаться вам автоматически, если вы являетесь клиентом ESU. Чтобы получить автономный пакет для последней версии SSU, найщите его в каталоге обновлений Майкрософт. Общие сведения о SSUs см. в вопросах об обслуживании обновлений стопки и Обновления стопки обслуживания.

НАПОМИНАНИЕ Если вы используете обновления только для системы безопасности, вам также потребуется установить все предыдущие обновления для системы безопасности и последнее накопительное обновление для Internet Explorer(KB4586768).

Источник

12 января 2022 г. — KB4598289 (обновление только для системы безопасности)

Обновление только для системы безопасности

ВАЖНО Убедитесь, что вы установили необходимые обновления, перечисленные в разделе Как получить это обновление перед установкой этого обновления.

Сведения о различных типах обновлений Windows, таких как критические, безопасность, драйверы, пакеты обновления и другие, см. в следующей статье. Чтобы просмотреть другие заметки и сообщения, см. на домашней странице Windows 7 с sp1 и Windows Server 2008 R2 сSP1.

Улучшения и исправления

Это обновление для системы безопасности направлено на улучшение качества работы ОС. Основные изменения в этом обновлении:

Обновления системы безопасности для платформы и платформ приложений Windows, графики Windows, Windows Media, Windows Основы, шифрования Windows, виртуализации Windows и Windows гибридных служба хранилища Services.

Дополнительные сведения об устраненных уязвимостях безопасности можно найти на новом веб-сайте руководства по обновлению системы безопасности.

Известные проблемы, связанные с этим обновлением

После установки этого обновления и перезапуска устройства вы можете увидеть ошибку «Не удается настроить обновления Windows. Отмена изменений. Не выключайте компьютер» и обновление может отображаться как Ошибка в журнале обновления.

Такое может произойти в следующих случаях.

Если вы устанавливаете это обновление на устройство под управлением выпуска, который не поддерживается для ESU. Полный список поддерживаемых выпусков см. в KB4497181.

Если вы не установили и не активировали ключ надстройки ESU MAK.

Если вы приобрели ключ ESU и столкнулись с этой проблемой, убедитесь, что вы применили все необходимые компоненты и что ваш ключ активирован. Сведения об активации см. в этой записи блога. Сведения о предварительных условиях см. в разделе «Как получить это обновление» этой статьи.

Определенные операции, такие как переименование, выполняемые с файлами или папками на общем томе кластера (CSV), могут завершиться с ошибкой «STATUS_BAD_IMPERSONATION_LEVEL» (0xC00000A5). Это происходит при выполнении операции на узле владельца CSV из процесса, у которого нет прав администратора.

Выполните одно из следующих действий.

Выполните операцию из процесса с правами администратора.

Выполните операцию с узла, который не владеет томом CSV.

Корпорация Майкрософт работает над решением этой проблемы и предоставит обновление в ближайшем выпуске.

Порядок получения обновления

Перед установкой этого обновления

ВАЖНО Клиенты, которые приобрели расширенное обновление системы безопасности (ESU) для локальной версии этих операционных систем, должны следовать процедурам, указанным в KB4522133, чтобы продолжать получать обновления для системы безопасности после окончания расширенной поддержки. Расширенная поддержка заканчивается следующим образом:

Для Windows 7 с пакетом обновления 1 (1) и Windows Server 2008 R2 с пакетом обновления 1 (1) расширенная поддержка заканчивается 14 января 2020 г.

Для Windows Внедренный стандартный 7 расширенная поддержка заканчивается 13 октября 2020 г.

Дополнительные сведения о ESU и поддерживаемых выпусках см. в KB4497181.

Примечание Для Windows Внедренный стандартный 7 необходимо включить Windows средства управления (WMI), чтобы получать обновления от Windows Update или Windows Server Update Services.

Перед установкой последней версии обновления необходимо установить указанные ниже обновления и перезапустить устройство. Установка этих обновлений повышает надежность процесса обновления для устранения возможных проблем при установке накопительного пакета обновления и применении исправлений системы безопасности Майкрософт.

Обновление системы обслуживания от 12 марта 2019 г.(SSU) (KB4490628). Чтобы получить автономный пакет для этого SSU, найщите его в каталоге обновлений Майкрософт. Это обновление необходимо для установки обновлений, которые подписаны только с помощью SHA-2.

Последнее обновление SHA-2(KB4474419),выпущенное 10 сентября 2019 г. Если вы используете Центр обновления Windows, последнее обновление для SHA-2 будет предложено вам автоматически. Это обновление необходимо для установки обновлений, которые подписаны только с помощью SHA-2. Дополнительные сведения об обновлениях SHA-2 см. в требованиях к поддержке подписи кода SHA-2 2019для Windows и WSUS.

Для Windows тонкого ПК необходимо установить SSU от 11 августа 2020 г.(KB4570673)или более поздний SSU, чтобы продолжить получать расширенные обновления для системы безопасности, начиная с 13 октября 2020 г.

Чтобы получить это обновление для системы безопасности, необходимо переустановить пакет подготовки к лицензированию расширенных обновлений системы безопасности (ESU)(KB4538483)или «Обновление для пакета подготовки расширенных обновлений для системы безопасности (ESU) «(KB4575903),даже если вы ранее установили ключ ESU. Пакет подготовки к лицензированию ESU будет предложен вам от WSUS. Чтобы получить автономный пакет подготовки лицензии ESU, найщите его в каталоге обновлений Майкрософт.

После установки вышеуказанных элементов корпорация Майкрософт настоятельно рекомендует установить последнюю версию SSU(KB4592510). Если вы используете Центр обновления Windows, последний SSU будет предлагаться вам автоматически, если вы являетесь клиентом ESU. Чтобы получить автономный пакет для последней версии SSU, найщите его в каталоге обновлений Майкрософт. Общие сведения о SSUs см. в вопросах об обслуживании обновлений стопки и Обновления стопки обслуживания.

НАПОМИНАНИЕ Если вы используете обновления только для системы безопасности, вам также потребуется установить все предыдущие обновления для системы безопасности и последнее накопительное обновление для Internet Explorer(KB4586768).

Источник

9 февраля 2022 г. — KB4601363 (обновление только для системы безопасности)

Только для безопасности

ВАЖНОУбедитесь, что вы установили необходимые обновления, перечисленные в разделе Как получить это обновление перед установкой этого обновления.

Клиенты, которые приобрели расширенное обновление системы безопасности (ESU) для локальной версии этой ОС, должны следовать процедурам ВК4522133, чтобы продолжать получать обновления для системы безопасности после окончания расширенной поддержки 14 января 2020 г. Дополнительные сведения о ESU и поддерживаемых выпусках см. в KB4497181.

Так как ESU доступен в качестве отдельного SKU для каждого года, в течение которого они предлагаются (2020, 2022 и 2022) и так как ESU можно приобрести только в течение определенных 12-месячныхпериодов, необходимо приобрести второй год покрытия ESU отдельно и активировать новый ключ на каждом соответствующем устройстве, чтобы продолжить получать обновления для системы безопасности в 2022 г.

Если ваша организация не приобретал первый год покрытия ESU, для получения обновлений необходимо приобрести ключи MAK 1 и 2 года для соответствующих устройств Windows 7 или Windows Server. Действия по установке, активации и развертыванию ESUs одинаковы для покрытия за первый и второй год. Дополнительные сведения см. в Windows получения расширенных обновлений для системы безопасности для корпоративного лицензирования и покупки Windows ESUs в качестве поставщик облачных решений для процесса CSP. Для внедренных устройств обратитесь к первоначальному изготовителю оборудования (OEM).

Дополнительные сведения см. в блоге ESU Year 2.

Сведения о различных типах обновлений Windows, таких как критические, безопасность, драйверы, пакеты обновления и другие, см. в следующей статье. Чтобы просмотреть другие заметки и сообщения, см. на домашней странице Windows 7 с sp1 и Windows Server 2008 R2 сSP1.

Улучшения и исправления

Это обновление для системы безопасности направлено на улучшение качества работы ОС. Основные изменения в этом обновлении:

Добавляет исторические обновления и исправления в период летнего времени (DST) для полномочий по о-ва Омск.

Решение проблемы с переводом на немецком языке центральноевропейского времени.

Обновляет netlogon Elevation of Privilege Vulnerability(CVE-2020-1472),чтобы включить режим принудительных мер. Дополнительные сведения см. в cVE-2020–1472 и Управление изменениями в каналах Netlogon, связанных с CVE-2020–1472.

Обновления для системы безопасности Windows платформы приложений и платформ, Windows гибридной облачной сети и Windows основных сетей.

Дополнительные сведения об устраненных уязвимостях безопасности можно найти на новом веб-сайте руководства по обновлению системы безопасности.

Известные проблемы, связанные с этим обновлением

После установки этого обновления и перезапуска устройства вы можете увидеть ошибку «Не удается настроить обновления Windows. Отмена изменений. Не выключайте компьютер» и обновление может отображаться как Ошибка в журнале обновления.

Такое может произойти в следующих случаях.

Если вы устанавливаете это обновление на устройство под управлением выпуска, который не поддерживается для ESU. Полный список поддерживаемых выпусков см. в KB4497181.

Если вы не установили и не активировали ключ надстройки ESU MAK.

Если вы приобрели ключ ESU и столкнулись с этой проблемой, убедитесь, что вы применили все необходимые компоненты и что ваш ключ активирован. Сведения об активации см. в этой записи блога. Сведения о предварительных условиях см. в разделе «Как получить это обновление» этой статьи.

Определенные операции, такие как переименование, выполняемые с файлами или папками на общем томе кластера (CSV), могут завершиться с ошибкой «STATUS_BAD_IMPERSONATION_LEVEL» (0xC00000A5). Это происходит при выполнении операции на узле владельца CSV из процесса, у которого нет прав администратора.

Выполните одно из следующих действий.

Выполните операцию из процесса с правами администратора.

Выполните операцию с узла, который не владеет томом CSV.

Корпорация Майкрософт работает над решением этой проблемы и предоставит обновление в ближайшем выпуске.

Порядок получения обновления

Перед установкой этого обновления

ВАЖНО Клиенты, которые приобрели расширенное обновление системы безопасности (ESU) для локальной версии этих операционных систем, должны следовать процедурам, указанным в KB4522133, чтобы продолжать получать обновления для системы безопасности после окончания расширенной поддержки. Расширенная поддержка заканчивается следующим образом:

Для Windows 7 с пакетом обновления 1 (1) и Windows Server 2008 R2 с пакетом обновления 1 (1) расширенная поддержка заканчивается 14 января 2020 г.

Для Windows Внедренный стандартный 7 расширенная поддержка заканчивается 13 октября 2020 г.

Дополнительные сведения о ESU и поддерживаемых выпусках см. в KB4497181.

Примечание Для Windows Внедренный стандартный 7 необходимо включить Windows средства управления (WMI), чтобы получать обновления от Windows Update или Windows Server Update Services.

Условием

Вам необходимо установить перечисленные ниже обновления и перезапустить устройство перед установкой последнего накопительного пакета обновлений. Установка этих обновлений повышает надежность процесса обновления для устранения возможных проблем при установке накопительного пакета обновления и применении исправлений системы безопасности Майкрософт.

Обновление системы обслуживания от 12 марта 2019 г.(SSU) (KB4490628). Чтобы получить автономный пакет для этого SSU, найщите его в каталоге обновлений Майкрософт. Это обновление необходимо для установки обновлений, которые подписаны только с помощью SHA-2.

Последнее обновление SHA-2(KB4474419),выпущенное 10 сентября 2019 г. Если вы используете Центр обновления Windows, последнее обновление для SHA-2 будет предложено вам автоматически. Это обновление необходимо для установки обновлений, которые подписаны только с помощью SHA-2. Дополнительные сведения об обновлениях SHA-2 см. в требованиях к поддержке подписи кода SHA-2 2019для Windows и WSUS.

Для Windows тонкого пк необходимо установить SSU от 11 августа 2020 г.(KB4570673)или более поздний SSU, чтобы продолжить получать расширенные обновления для системы безопасности, начиная с 13 октября 2020 г.

Чтобы получить это обновление для системы безопасности, необходимо переустановить пакет подготовки к лицензированию расширенных обновлений системы безопасности (ESU)(KB4538483)или «Обновление для пакета подготовки расширенных обновлений для системы безопасности (ESU) «(KB4575903),даже если вы ранее установили ключ ESU. Пакет подготовки к лицензированию ESU будет предложен вам от WSUS. Чтобы получить автономный пакет подготовки лицензии ESU, найщите его в каталоге обновлений Майкрософт.

После установки вышеуказанных элементов корпорация Майкрософт настоятельно рекомендует установить последнюю версию SSU(KB4592510). Если вы используете Центр обновления Windows, последний SSU будет предлагаться вам автоматически, если вы являетесь клиентом ESU. Чтобы получить автономный пакет для последней версии SSU, найщите его в каталоге обновлений Майкрософт. Общие сведения о SSUs см. в вопросах об обслуживании обновлений стопки и Обновления стопки обслуживания.

НАПОМИНАНИЕ Если вы используете обновления только для системы безопасности, вам также потребуется установить все предыдущие обновления для системы безопасности и последнее накопительное обновление для Internet Explorer(KB4586768).

Установка этого обновления

Центр обновления Windows и Центр обновления Майкрософт

Источник

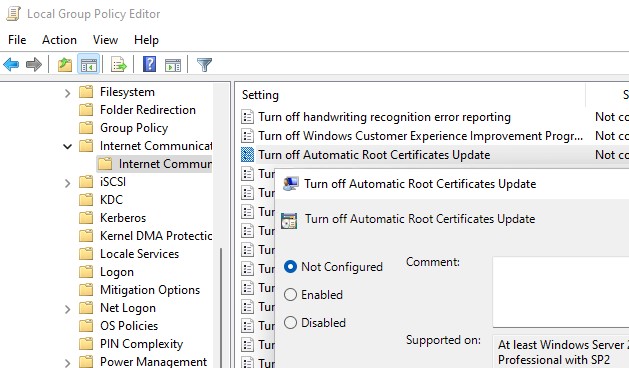

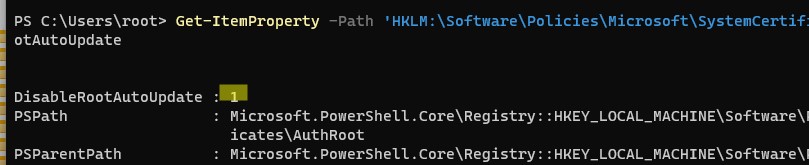

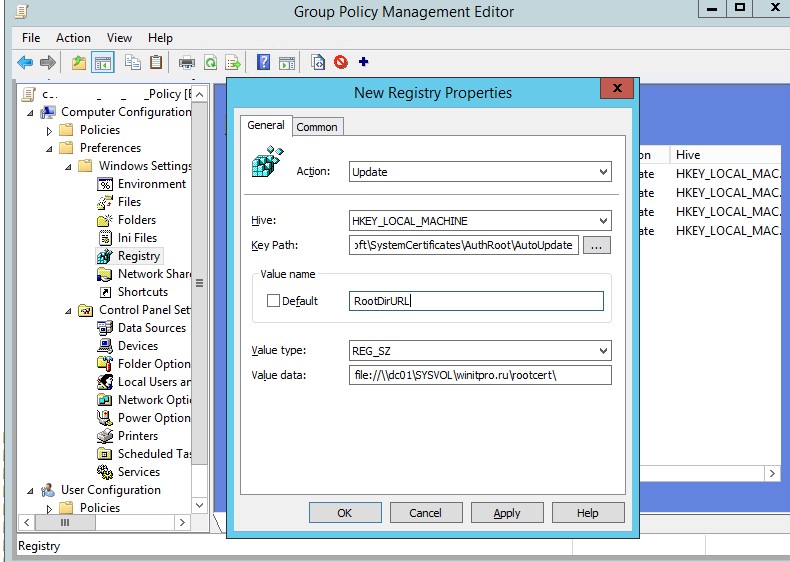

По умолчанию, все операционные системы семейства Windows автоматически получают и обновляют корневые сертификаты с сайта Microsoft. Компания MSFT в рамках программы корневых сертификатов Microsoft Trusted Root Certificate Program, ведет и публикует в своем онлайн хранилище сертификаты для клиентов и устройств Windows. Если проверяемый сертификат в своей цепочке сертификации относится к корневому CA, который участвует в этой программе, Windows автоматически скачает с узла Microsoft Update и добавит такой корневой сертификат в доверенные на вашем компьютере.