Это очередная статья по настройке Windows 10. На этот раз будем возвращать себе анонимность. Так уж пошло, что для более или менее продвинутых пользователей десятка является синонимом слова «слежка» или «шпионаж». «Контроль качества и усиленная защита пользователя» – именно так компания Microsoft называет свой процесс слежения, отправки статистики на свои серверы и манипуляцию с личными данными пользователей. Пожалуй, это и есть главный и, возможно, единственный недостаток этой операционной системы. Даже если на компьютере нет какой-либо сверхсекретной информации или других сугубо личных данных – все равно неприятно осознавать, что все это кто-то смотрит, читает, а может и передает куда-то в своих личных целях. Если нет желания мириться с этим и вы хотите узнать, как отключить слежку в Windows 10 навсегда, тогда эта статья для Вас.

Отключение слежения и телеметрии рассмотрим на разных этапах жизни системы Windows – во время установки и после.

Все самые важные настройки для возвращения приватности начинаются еще до первого запуска операционной системы. В перечень необходимых действий входит:

- Начальный экран настроек

- Настройка параметров

- Окончательный этап настройки

- Создание локального профиля

Начальный экран настроек

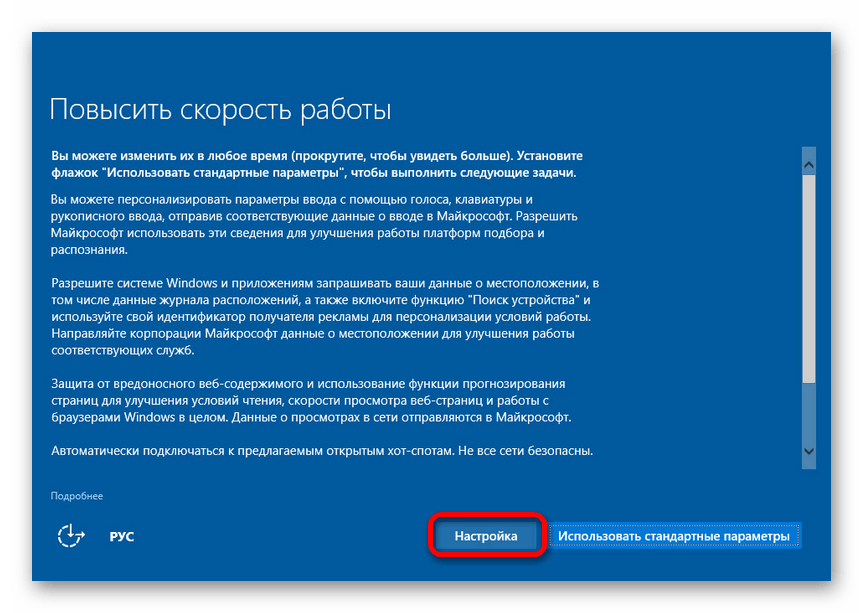

После установки Windows 10 появляется первое окно окончательной подготовки к использованию. Здесь не стоит поддаваться соблазну, нажимая большую кнопку «Использовать стандартные параметры», это равносильно согласию на нарушения всех своих прав приватности и анонимности. В левой части экрана есть неприметный пункт, написанный мелким бледным шрифтом «Настройка параметров». Именно с него все и начинается.

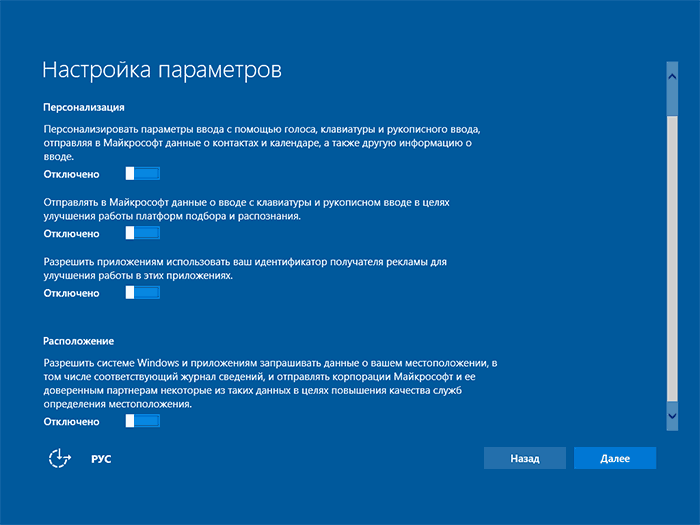

Настройка параметров

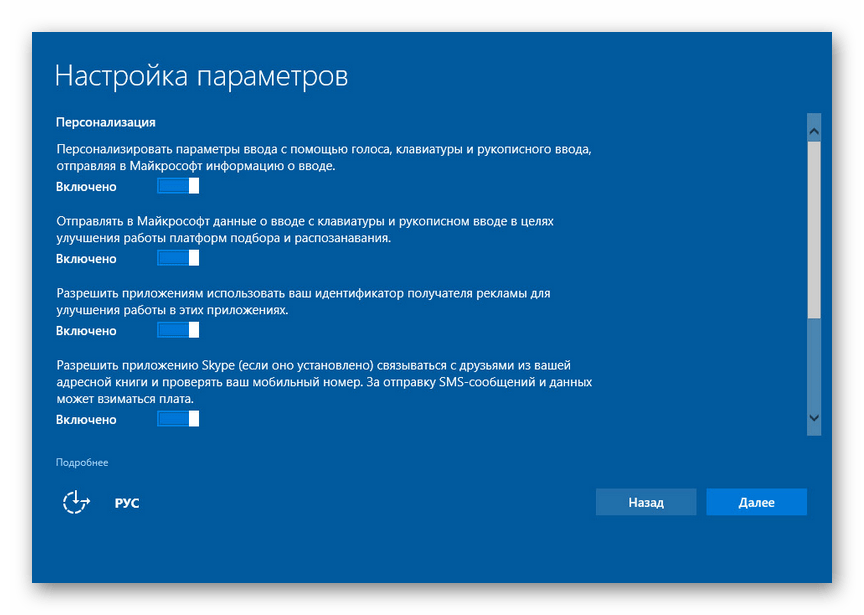

Тут как раз и прячется первый подвох. В открывшемся окне уже куча функций, отслеживающих действия пользователя, которые по умолчанию включены.

Что это такое и что оно делает объяснять нет смысла – и так все понятно описано. Переводим все ползунки в состояние «Выключено» и нажимаем «Далее».

После проделанных действий откроется следующее окно. Здесь также по умолчанию все включено и предлагается, чтобы совершались некоторые действия.

Так же как и на предыдущем шаге, здесь необходимо сдвинуть все ползунки в состояние «Выключено» и снова нажать «Далее».

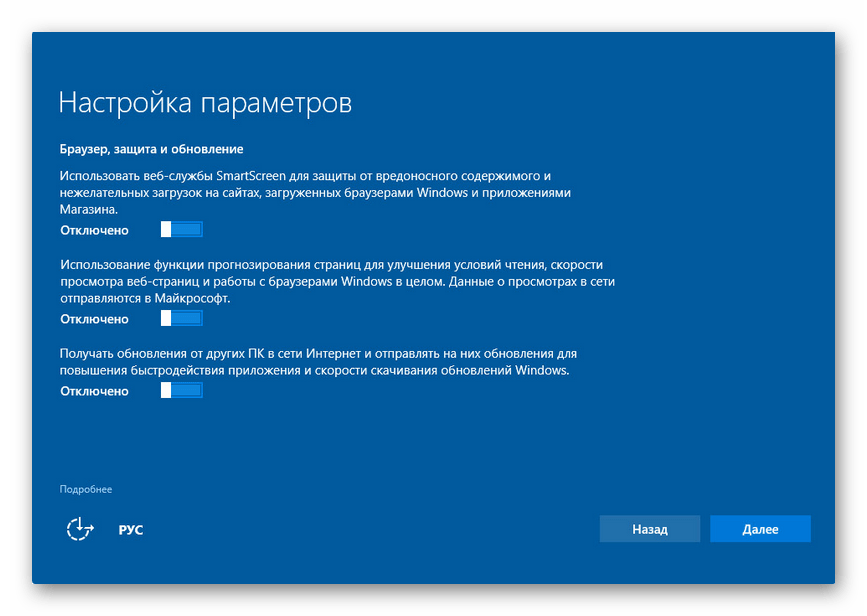

Окончательный этап настройки

А вот и SmartScreen – та самая служба, которая частенько бывает одной из причин замедления Windows 10, в обмен на так называемую «безопасность» и «защиту». Здесь же присутствует и второй пункт – «Прогнозирование страниц», который разрешает официально шпионить во время серфинга в интернете, а третий пункт про обновления ПК – самый интересный. Он задействует на системе подобие торрент-клиента, скачивающего и раздающего обновления по сети. Естественно это сказывается на скорости интернета, задержке сигнала в онлайн-играх и прочем. Здесь снова нужно все ползунки выключить и нажать «Далее».

Создание локального профиля

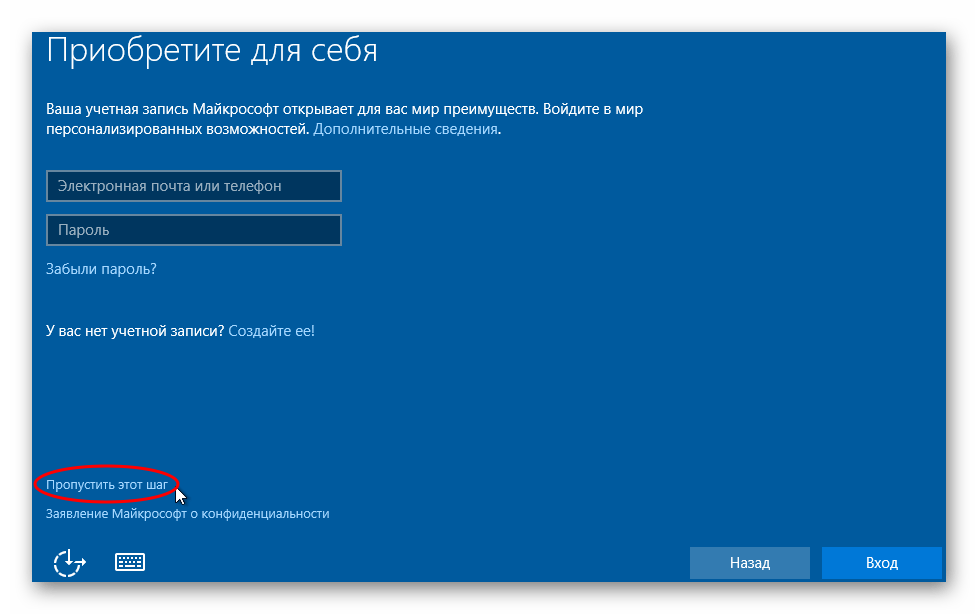

Далее появится последнее окно настроек. Здесь пользователю предлагают создать учетную запись Microsoft. Это на самом деле, как бы краеугольный камень, потому что если эту запись все-таки создать, то все личные данные и все настройки будут привязаны к этой записи. Если у вас дома несколько компьютеров и нужна единая запись для возможного входа или восстановления, можно в принципе и завести ее, однако если эту запись взломают, то автоматически у злоумышленника окажется буквально все и сразу. В большинстве случаев лучше нажать «Пропустить этот шаг» и создать локальный профиль.

Здесь все стандартно – необходимо указать имя пользователя и пароль. Остается последний раз нажать кнопку «Далее», чтобы появился рабочий стол.

Отключение слежки в Windows 10 после установки системы

Лучше конечно отключить все что можно на этапе установки системы. Но если вам это по какой-то причине не удалось сделать, то причин паниковать нет.

Настройка параметров конфиденциальности Windows 10

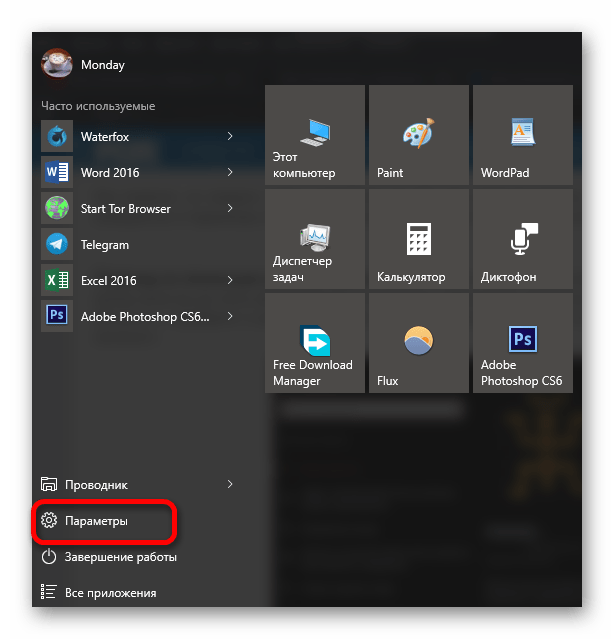

Настройка конфиденциальности делается в разделе “Конфиденциальность” в параметрах Windows, куда можно попасть, щелкнув кнопку “Пуск” и выбрав значок шестеренки.

В открывающемся окне нужно пройтись практически по всем пунктам меню слева и перевести переключатель в положение “Откл”.

Пробежимся вкратце по этим пунктам.

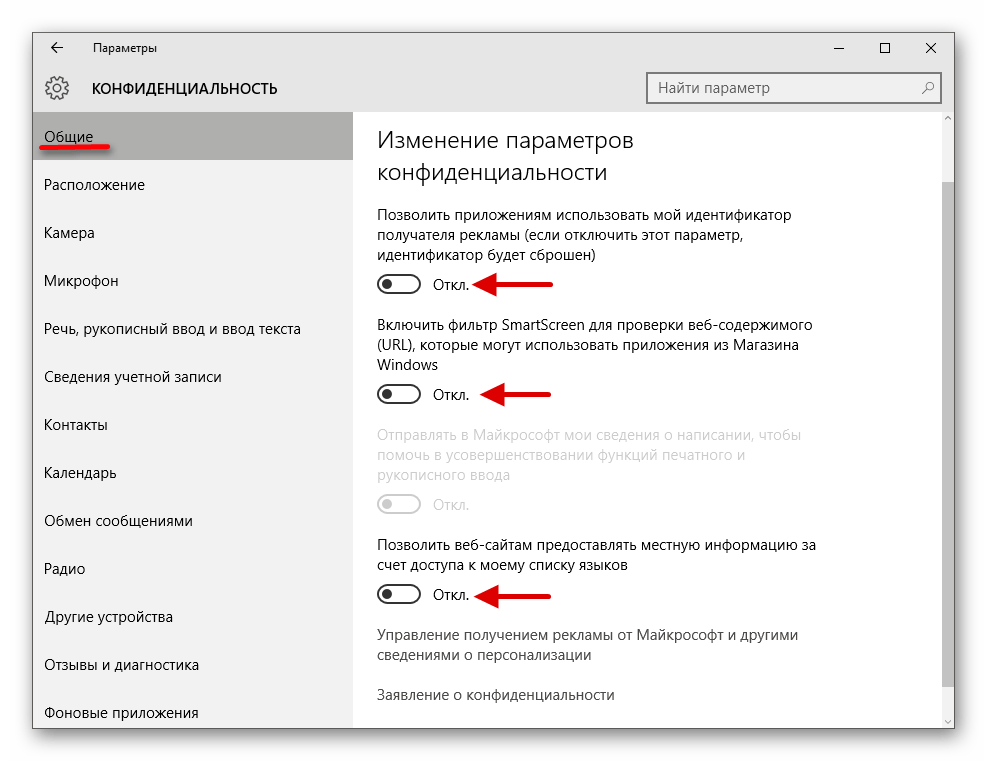

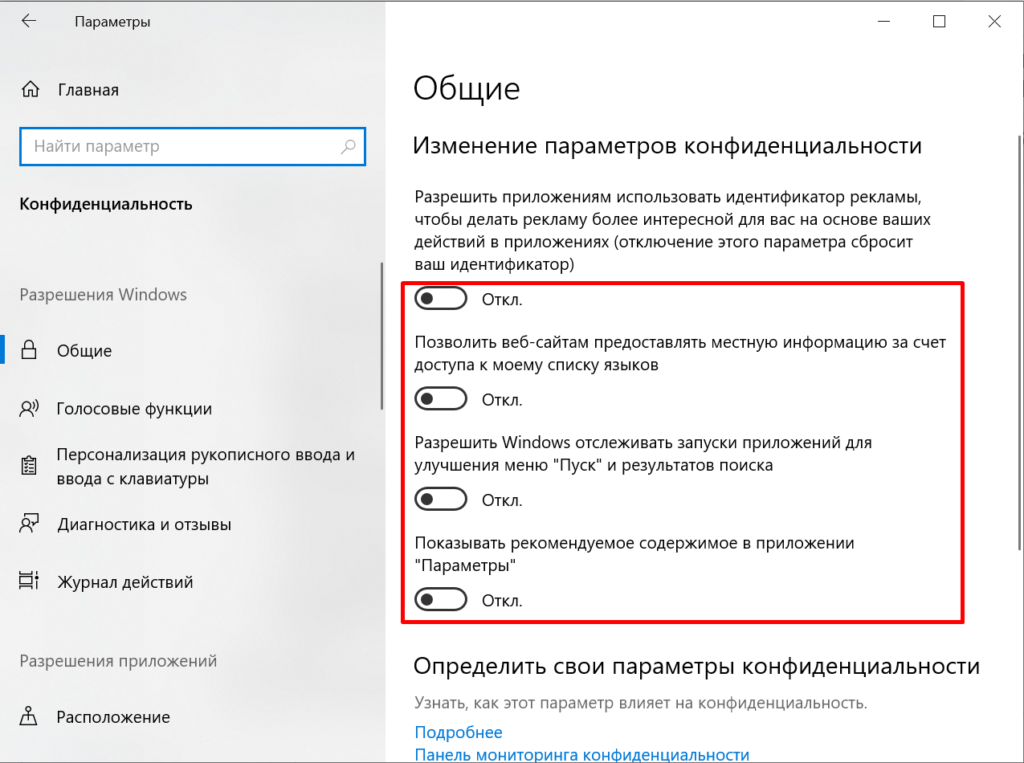

Прежде всего нужно зайти в “Общие” и выключить все настройки.

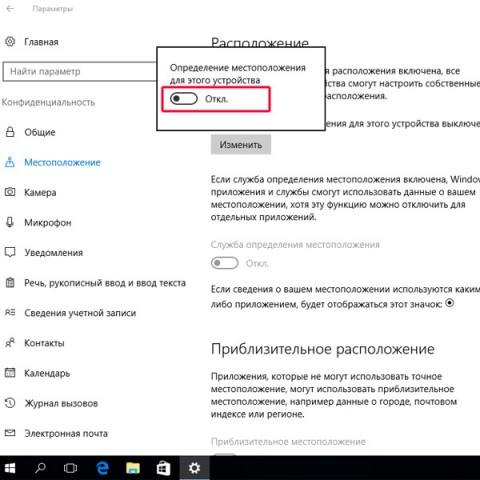

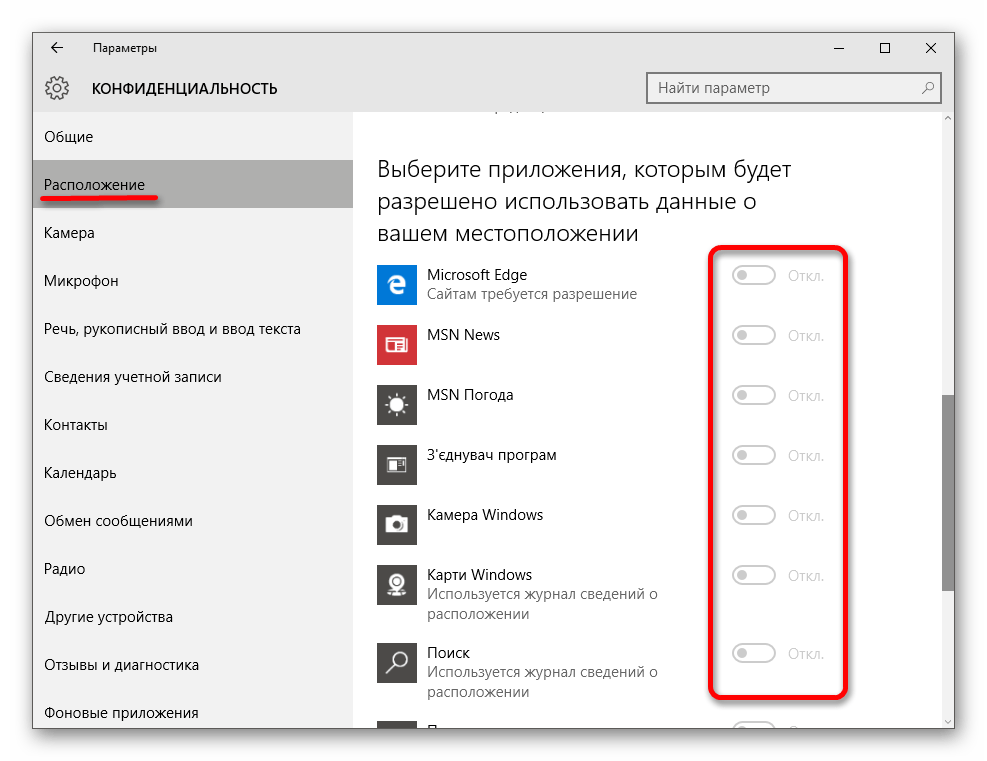

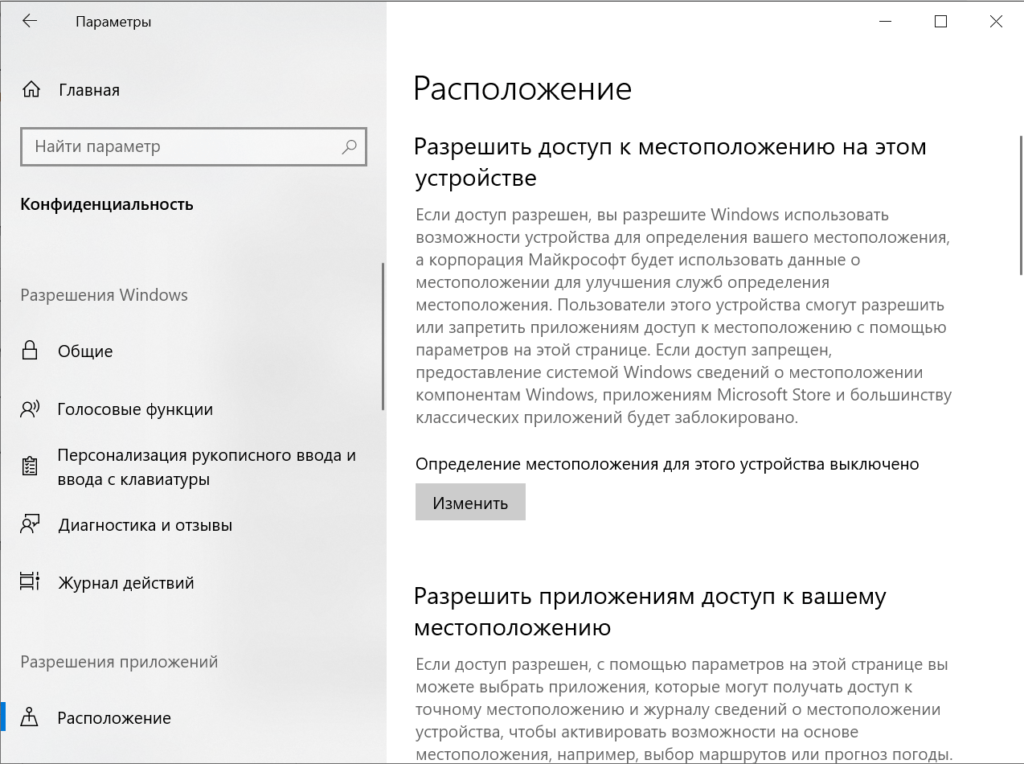

Далее заходим в “Расположение”, отключаем функцию определения нашего местоположения и очищаем ее журнал.

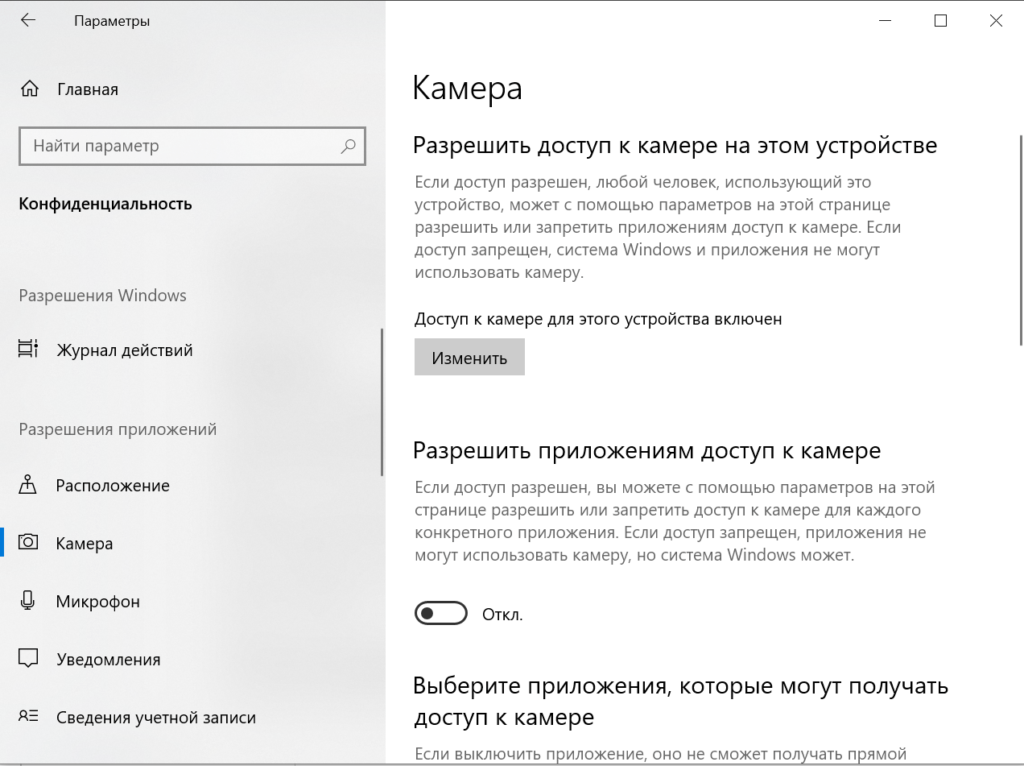

Аналогично заходим в пункт “Камера” и отключаем эту настройку, ведь нам не нужно ,чтобы какие-то приложения могли незаметно включать камеру без вашего ведома.

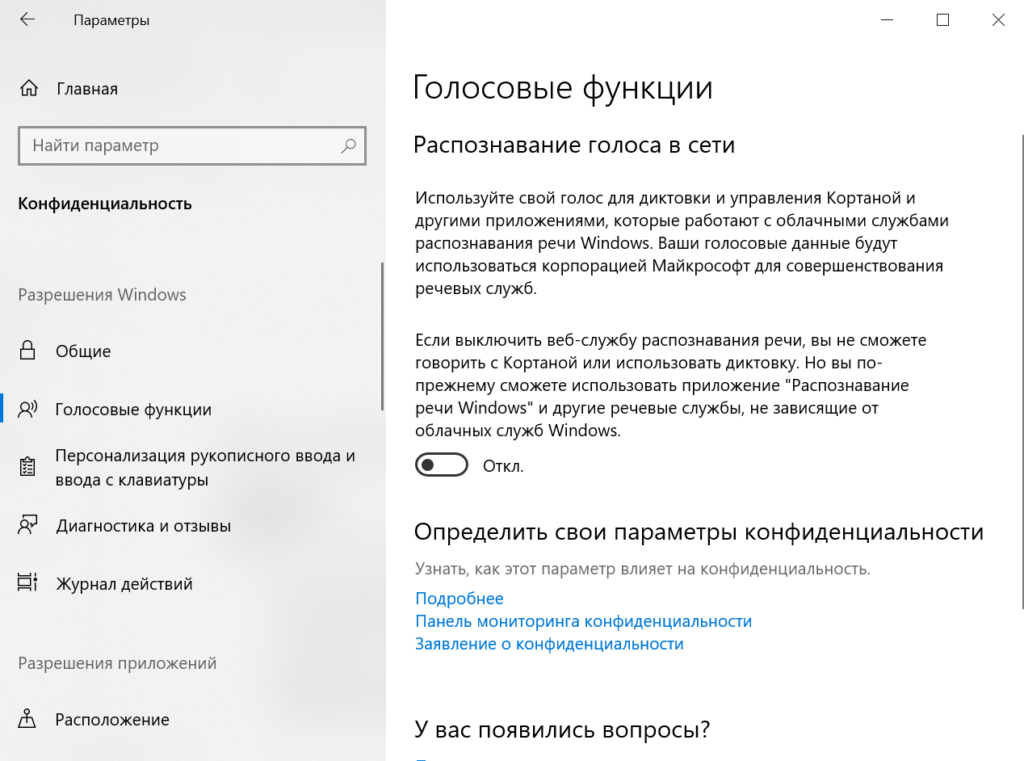

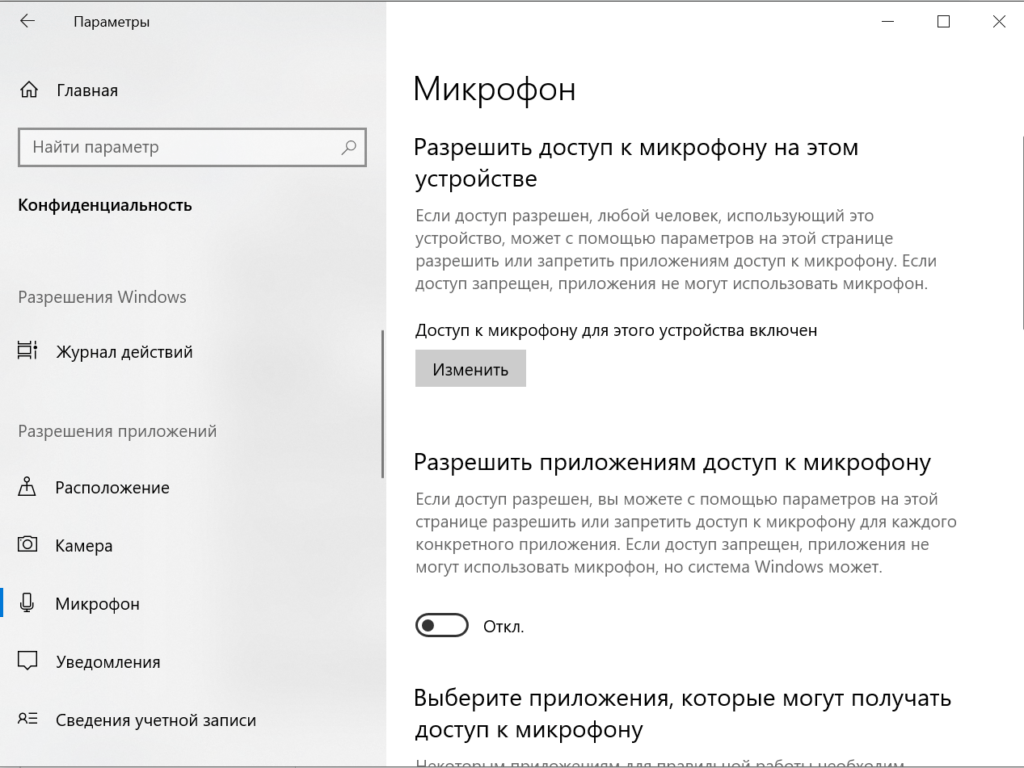

Далее также полностью отключаем доступ к микрофону.

В этом плане, что для камеры, что для микрофона лучше придерживаться такой стратегии – отключаем доступ для всех приложений, а потом, если все таки понадобится доступ к этим устройствам для какой-то программы, например для Skype, то включаем его. Таким образом вы сможете лучше контролировать свою конфиденциальность.

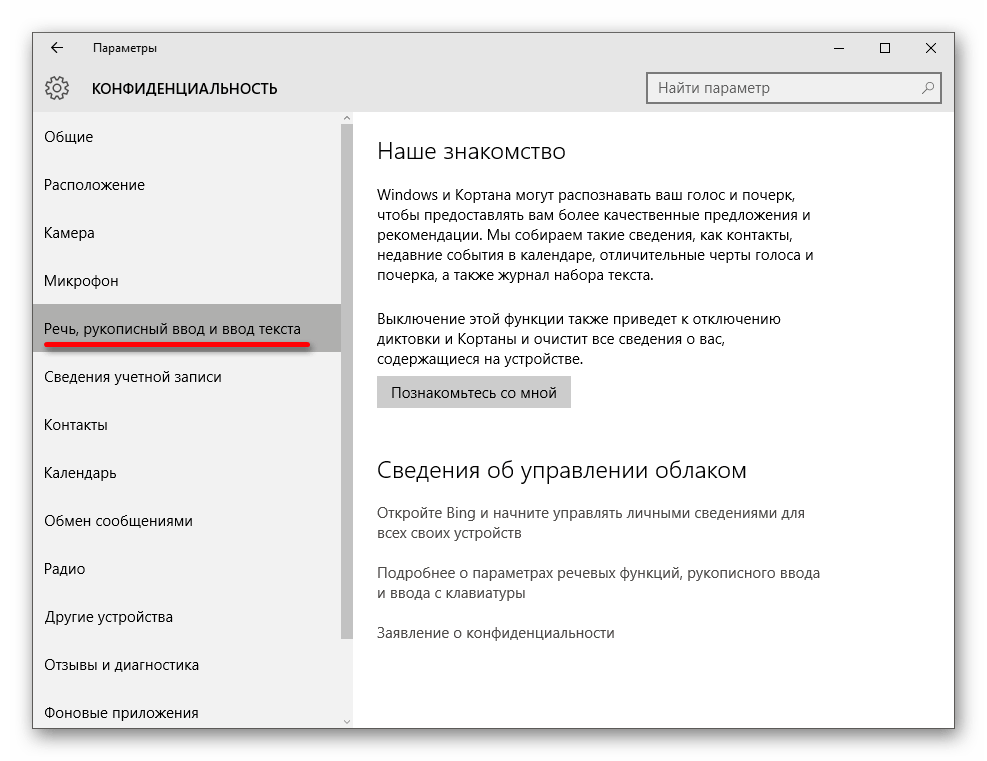

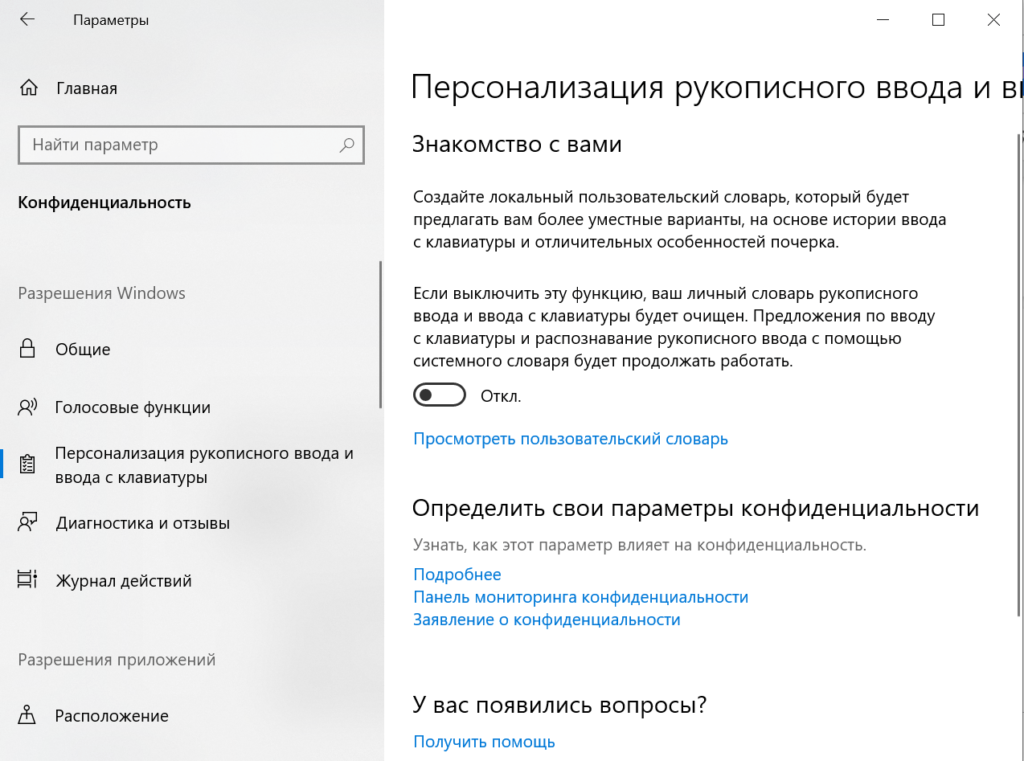

Аналогично отключаем доступ к уведомлениям.

Далее таким же образом отключаем функцию «Речь, рукописный ввод и ввод текста». Это важный параметр сохранения вашей приватности, так как если не отключить эту настройку, то образцы вашего ввода текста с клавиатуры и голоса смогут попасть в облачные сервисы Microsoft. Вряд ли вы будете использовать голосового помощника Cortana, а ваши приватные данные тем временем будут потихоньку «утекать» в облако. Контролировать этот процесс и передаваемую информацию практически невозможно.

Дальше отключаем доступ приложений к сведениям своей учетной записи.

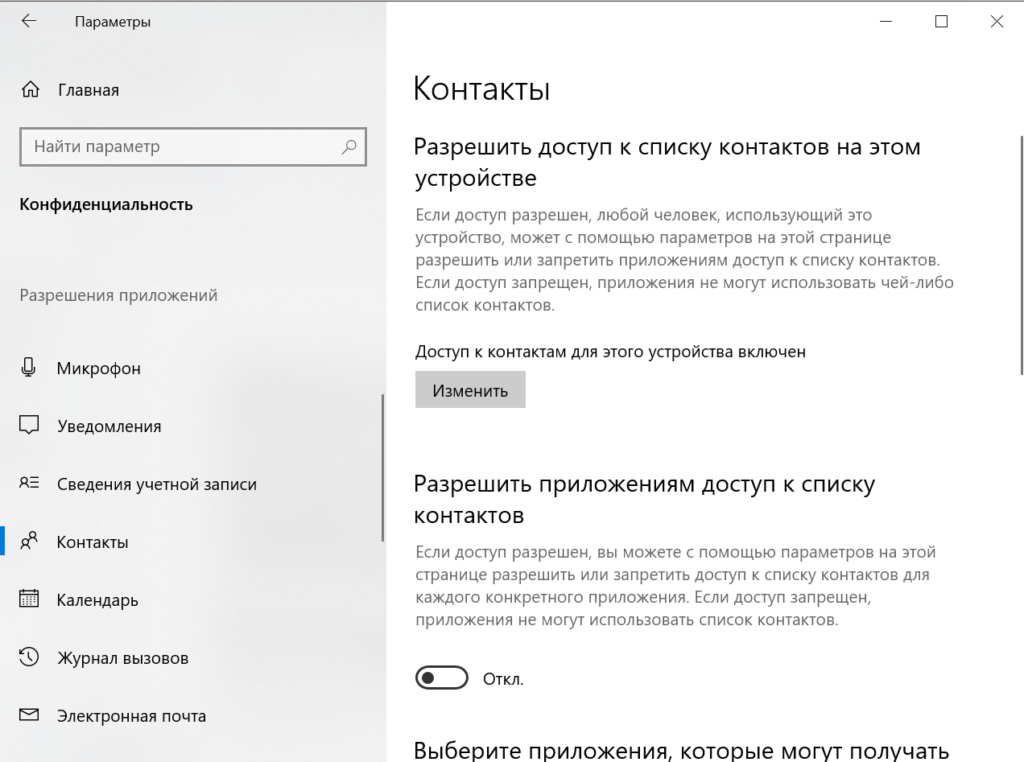

Отключаем доступ к контактам.

Блокируем обращения приложений к вашему календарю.

Аналогично закрываем журнал вызовов.

Далее запрещаем всем приложениям читать и отправлять электронную почту.

Доступ к задачам также лучше выключить.

Включаем запрет на чтение и отправку SMS и MMS.

Доступ к радиомодулям лучше контролировать вручную для конкретных приложений, поэтому отключаем его.

Аналогично налагаем запрет на бесконтрольное использование других неподключенных беспроводных устройств.

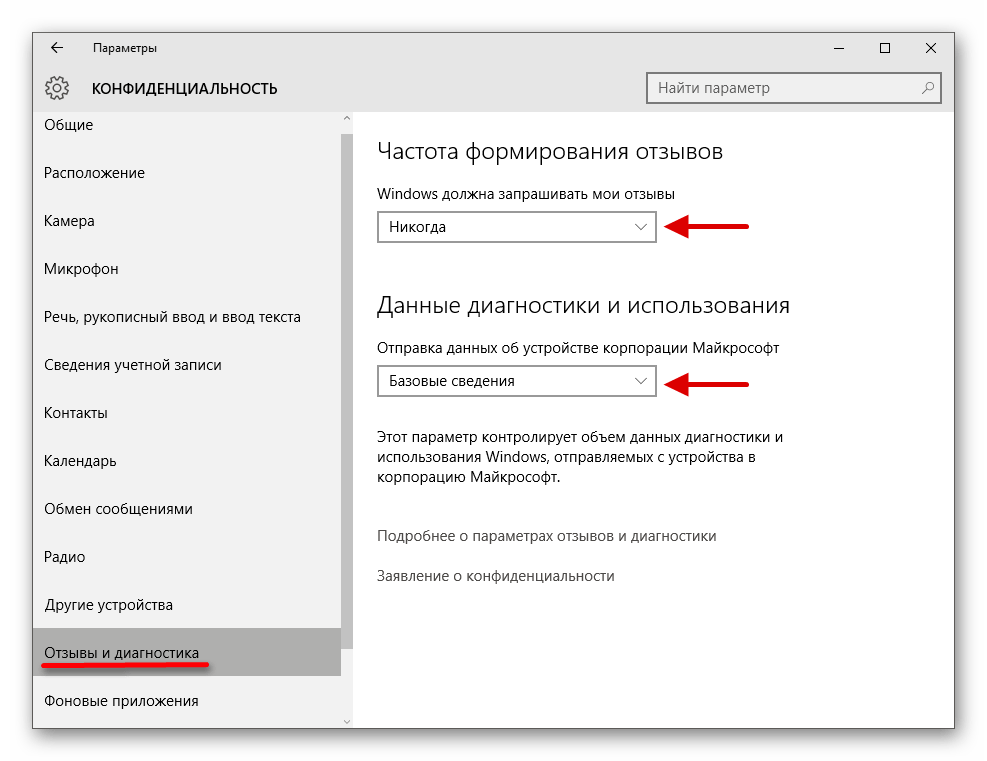

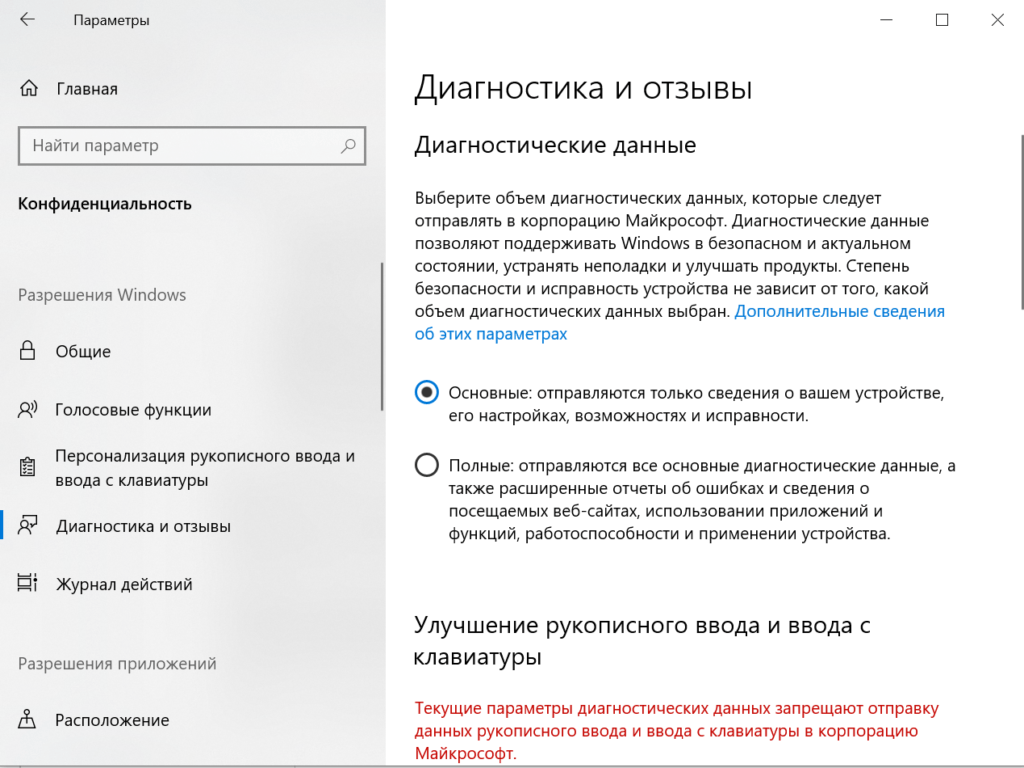

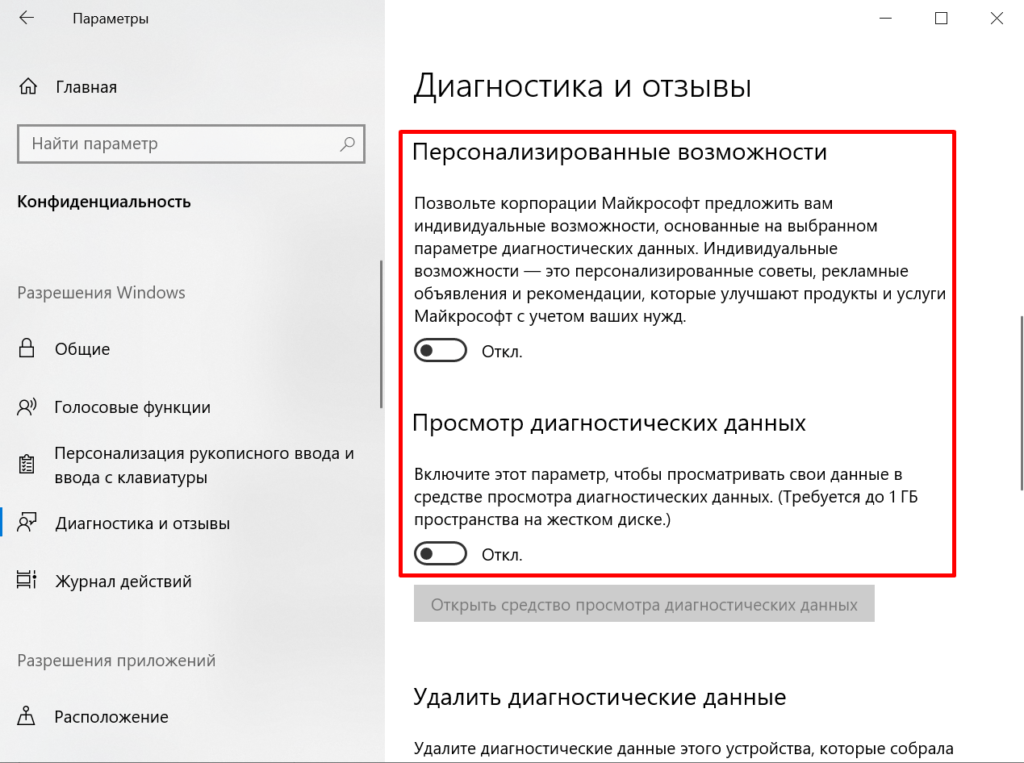

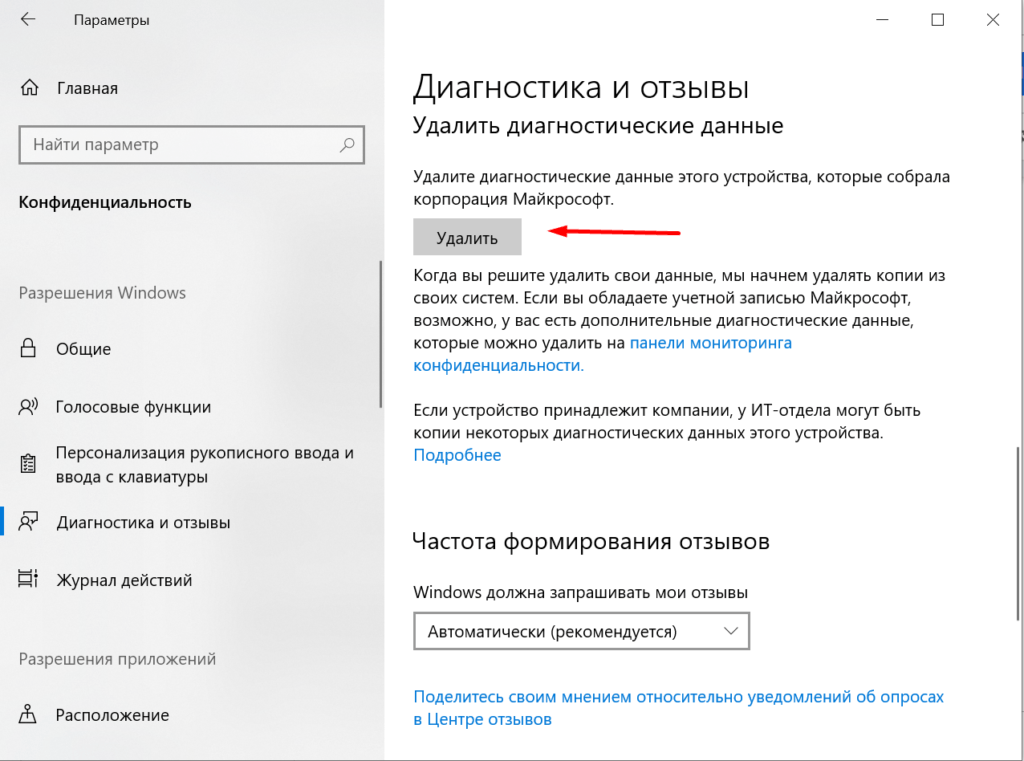

В пункте “Отзывы и диагностика” нет возможности полностью отключить этот функционал, поэтому нужно свести отправку телеметрии до минимума, выбрав режим “Основной”. Также нужно запретить Microsoft предоставлять специализированные возможности и запрашивать отзывы.

Про полное блокирование сбора диагностики и телеметрии вы узнаете ниже в статье.

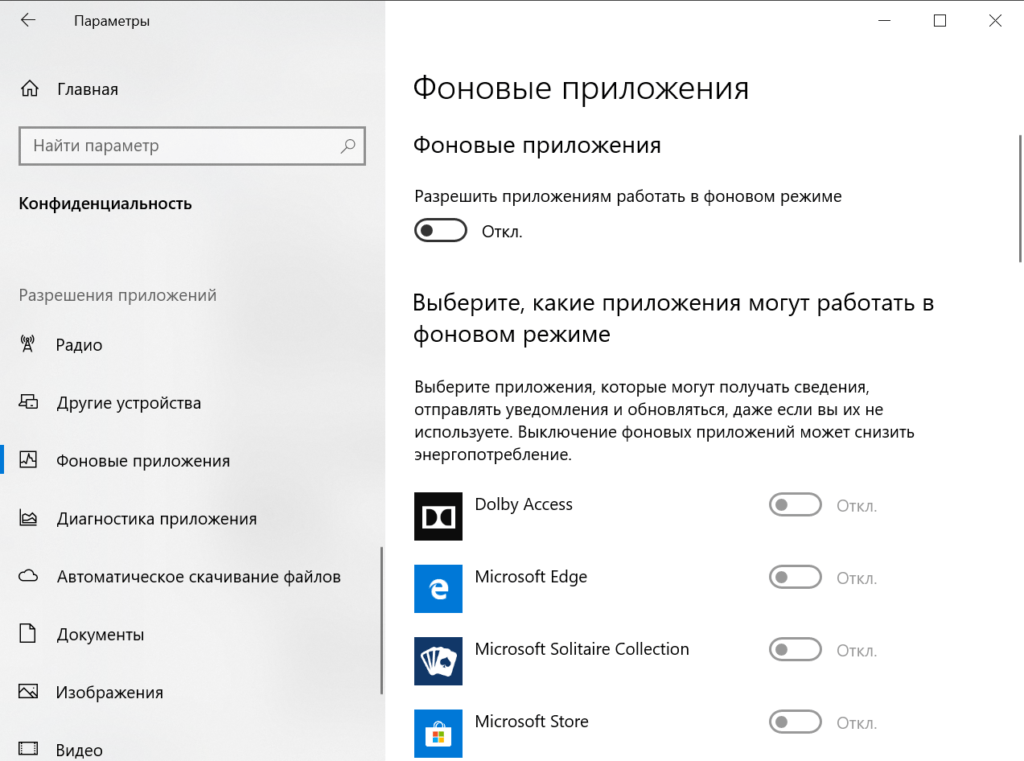

Далее отключаем возможность приложений работать в фоновом режиме. Хочется заметить ,что это никак не скажется на функционировании Windows 10, скорее наоборот – поможет немного ускорить ее. Подробнее про влияние фоновых приложений на производительность системы мы уже писали ранее на этом сайте.

На этом процесс базовой настройки конфиденциальности можно считать законченным, но для продвинутых пользователей возможно сделать еще ряд настроек, но нужно быть очень аккуратными, так как неверные действия могут привести Windows в нерабочее состояние.

Запрет телеметрии через реестр Windows

Прежде, чем производить действия, описанные ниже в этой статье, обязательно сделайте резервную копию системы. Это можно сделать с помощью какого-то стороннего ПО или с помощью создания контрольной точки восстановления для системного диска в «Защита системы» Wndows.

Запустите редактор реестра и перейдите по следующему пути:

HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsDataCollection

Здесь надо создать новый параметр AllowTelemetry (тип DWORD 32-bit) и присвоить ему значение ноль.

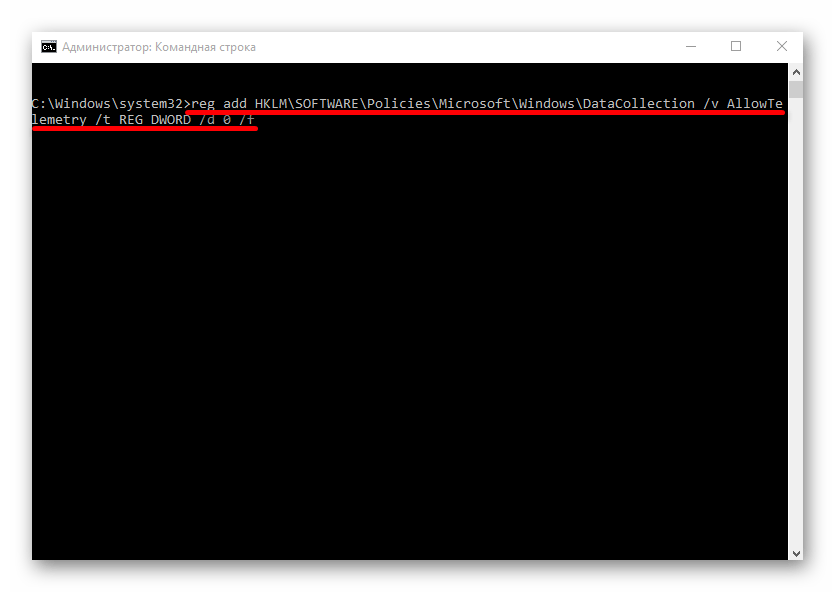

Если вас не пугает командная строка, то аналогичное действие можно выполнить так:

Для того, чтобы настройка реестра применялись, не забывайте, что нужно полностью перегрузить компьютер.

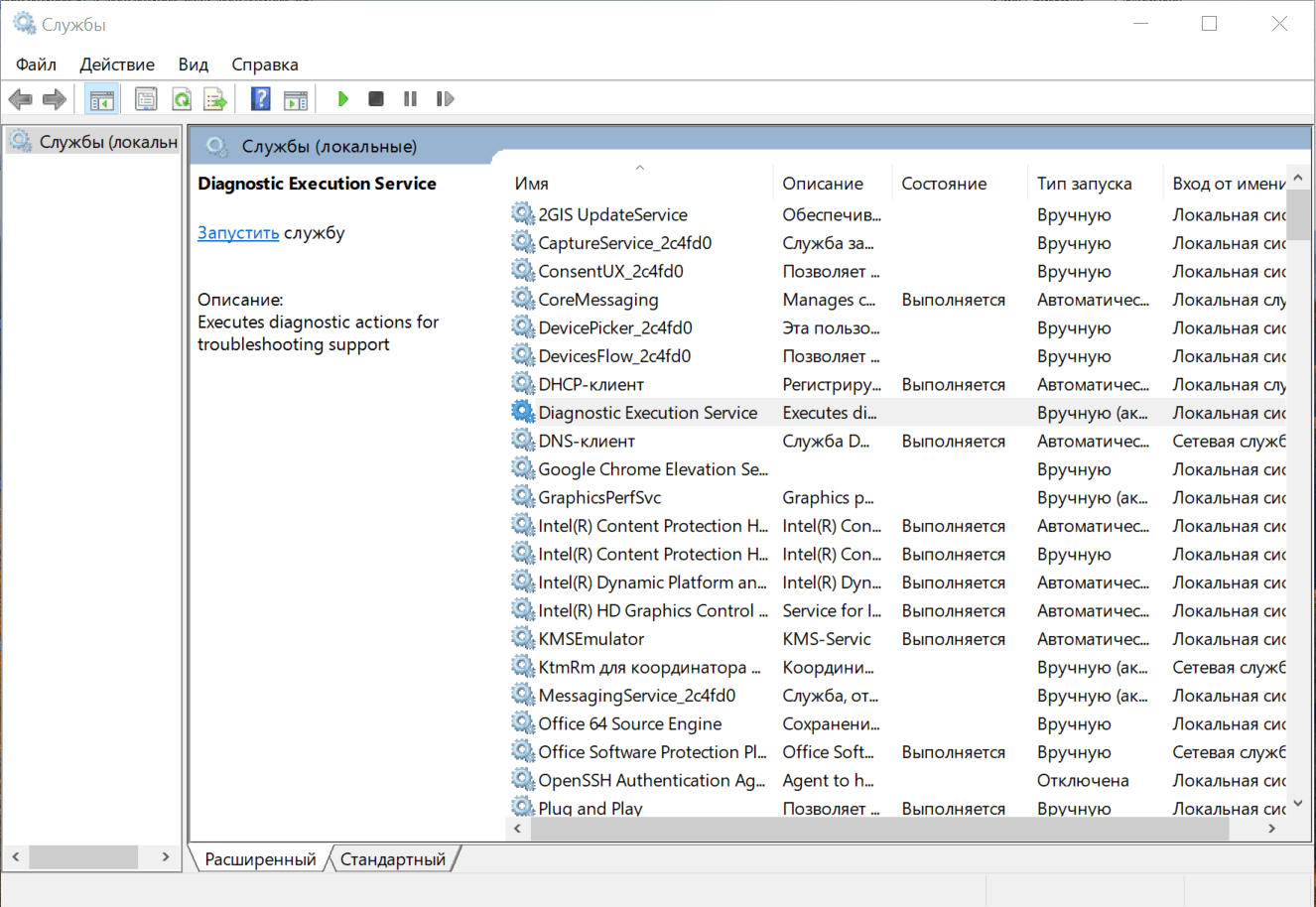

Отключение и удаление служб DiagTrack и dmwappushservice

Далее нужно отключить две службы Windows:

- DiagTrack

- dmwappushservice

Сделать это можно через оснастку «Службы» или в «Управление компьютером». Нужно остановить службу и поменять тип запуска.

Примечание. Раньше служба DiagTrack имела отображаемое имя «Служба диагностического отслеживания» (в английской версии «Diagnostics Tracking Service»), но после очередного обновления Microsoft ее переименовала в «Функциональные возможности для подключенных пользователей и телеметрия» («Connected User Experiences and Telemetry»). Имейте это в виду и учтите на будущее. Нужно ориентироваться прежде всего на имя службы, а не на отображаемое название. Хотя от MSFT можно ожидать уже чего угодно – могут и имя службы сменить. 😉

Аналогично поступаем и со службой маршрутизации push-сообщений WAP – dmwappushservice (отображаемое имя «dmwappushsvc»)

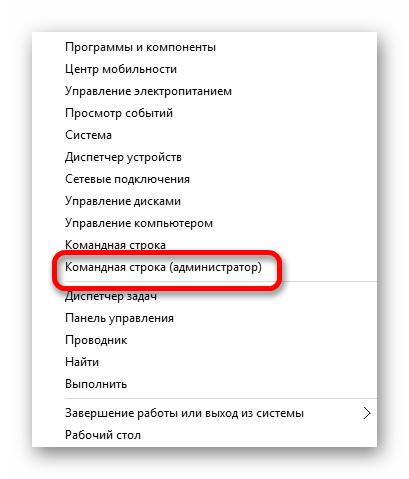

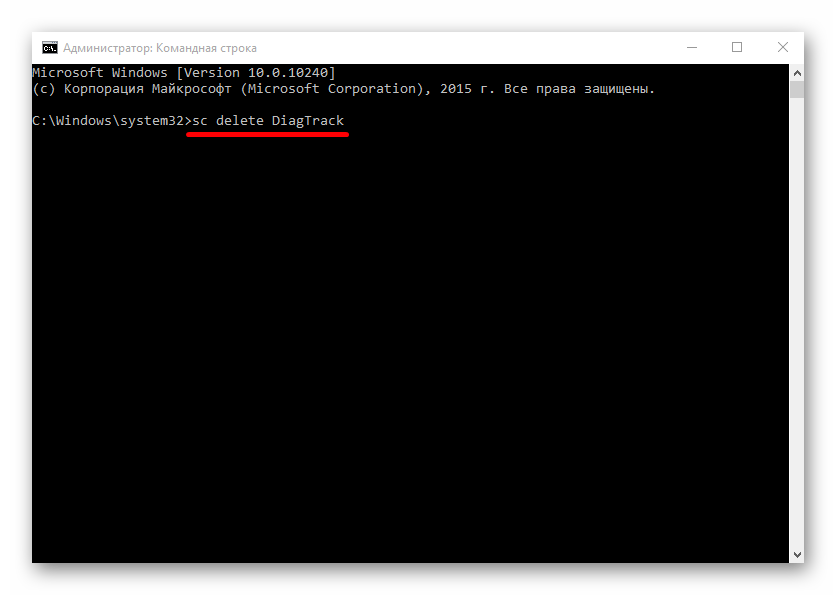

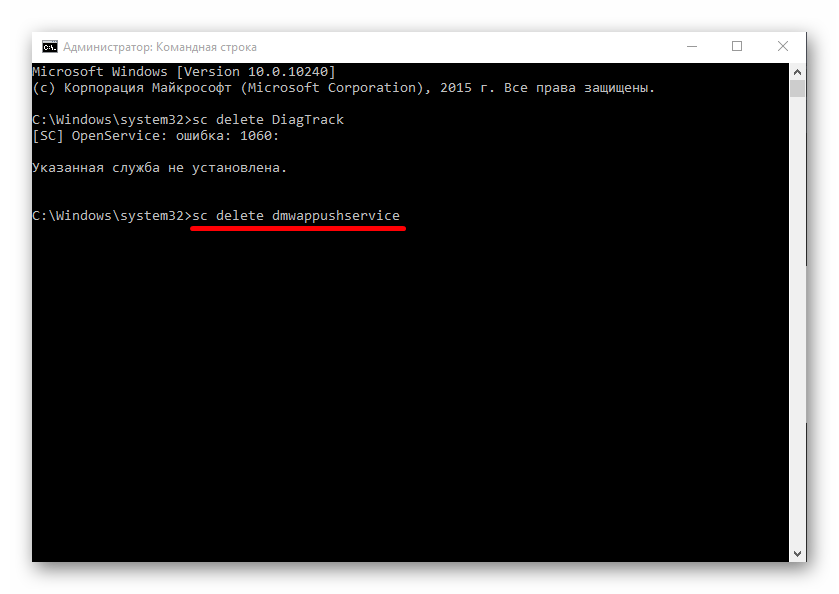

В принципе эти сомнительные службы вообще можно смело удалить из системы, на работе Windows 10 это никак не скажется. Для этого проще всего воспользоваться командной строкой, запущенной с правами администратора.

Выполняем две команды:

sc delete DiagTrack

sc delete dmwappushservice

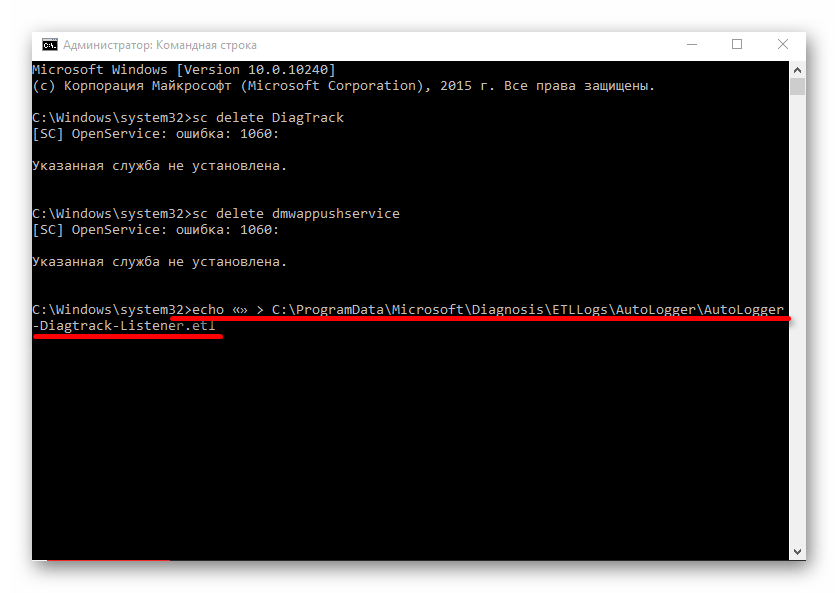

После такого как службы телеметрии и слежения выключены, можно почистить папку, в которой скапливалась информация, подготовленная к отправке – %ProgramData%MicrosoftDiagnosisETLLogsAutoLogger.

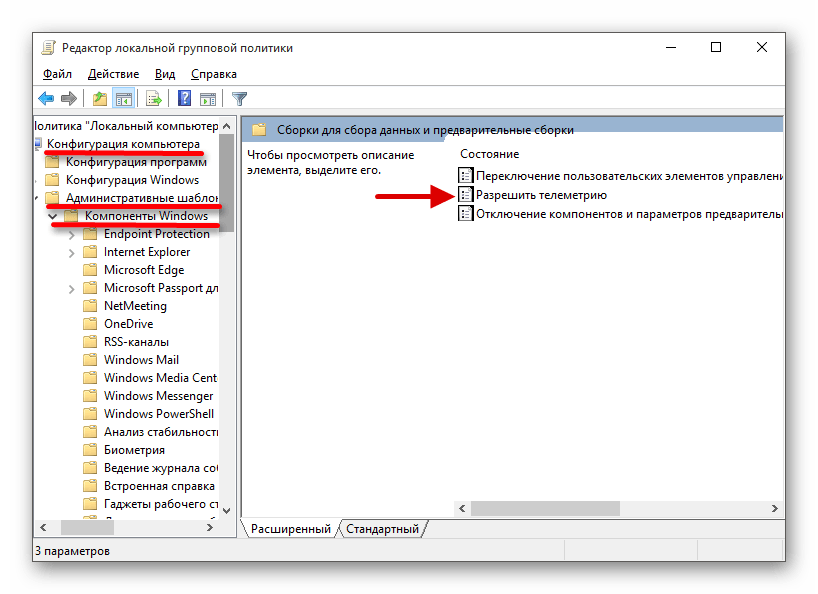

Отключение телеметрии через групповые политики Windows

Настройки телеметрии можно также сделать через так называемые групповые политики. Но это относится только к редакции Windows 10 «Enterprise».

Запускаем редактор групповой политики.

Переходим в раздел «Сборки для сбора данных и предварительные сборки».

Здесь находим «Разрешить телеметрию»

Заходим внутрь, включаем и выбираем из списка: 0 – Безопасность (только для предприятий).

Для ускорения применения политики перегрузите ПК или выполните из под администратора команду: gpupdate /force

Удаление слежки в Windows 10 с помощью сторонних программ

Также в Интернете много сторонних программ для отключения слежки в Windows 10.

Рассмотрим их использование на примере хорошо зарекомендовавшей себя бесплатной утилиты Destroy Windows 10 Spying (DWS).

Главное окно утилиты.

Продвинутые настройки DWS.

Лучше оставить все настройки по умолчанию. Но если вас что-то не устраивает, то внизу можно включить профессиональный режим.

Запускаем работу утилиты.

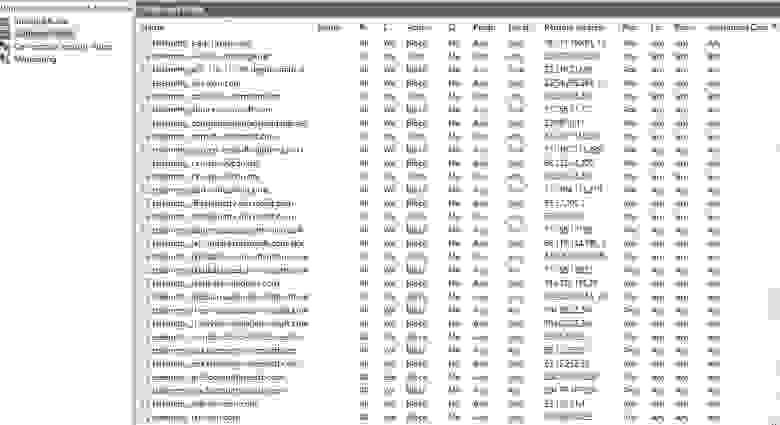

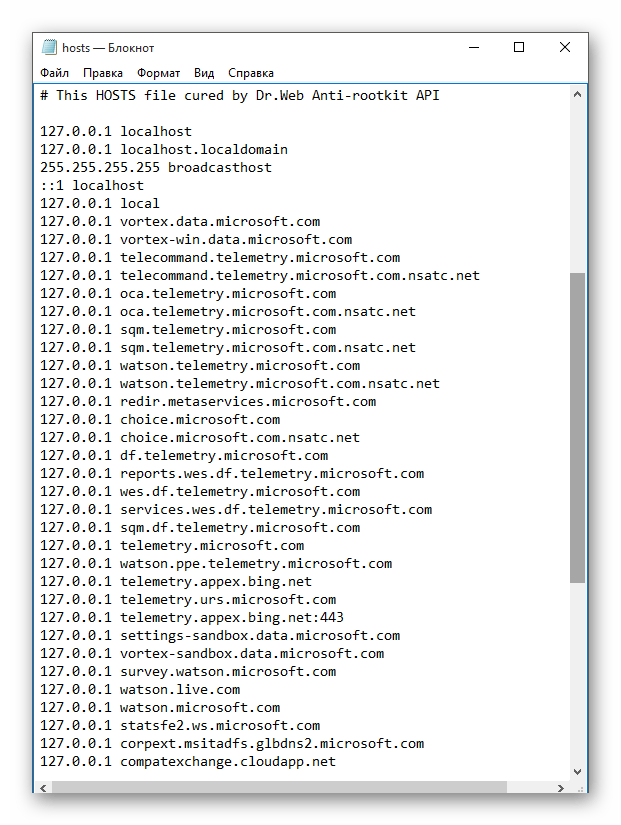

В процессе работы DWS отображает все, что она делает. Например, на первом скриншоте ниже видно, как в файл hosts для блокировки добавляются все серверы и домены Microsoft, которые в той или иной степени причастны к сбору конфиденциальных данных, а на втором – как отключаются задачи по отправке телеметрии в планировщике Windows. Конечно, это можно было сделать и руками, вся информация доступна в Интернете.

Примечание. Есть мнение, что разработчики Windows 10 жестко заложили в код системы обход файла hosts для своих доменов, но в любом случае это сделать не помешает. Иначе, как вариант, вам придется настраивать правила доступа на каком-то внешнем сетевом устройстве с функцией firewall.

Процесс отключения слежки в Wndows 10 удачно завершен. Далее нужно перегрузить компьютер.

Заключение

Все это было лишь первоначальным этапом настройки операционной системы. Благодаря шагам из этой инструкции, можно значительно повысить уровень конфиденциальности системы и предотвратить утечку ваших личных данных. Для более глубокой настройки можно провести полную оптимизацию системы Windows 10, искоренив ненужные службы и процессы, так как часть из них все еще остаются и функционируют.

Хочется также отметить, что процесс настройки конфиденциальности не ограничивается только перечисленными мерами. Например, мы не рассматривали здесь такие методы, как настройка встроенного брандмауэра, установку стороннего ПО с функциями антивируса и firewall, конфигурирование правил на сетевых устройствах и так далее – все это выходит за рамки данной статьи. Также нужно понимать, что процесс сохранения своих безопасности и приватности в Windows непрерывен и бесконечен. Нужно постоянно за этим следить. Если, например, вы регулярно устанавливаете патчи Windows, то нужно каждый раз после обновления проверять все настройки из-за того, что Microsoft может их незаметно вернуть в первоначальное состояние.

Если для вас критичны вопросы утечки личных данных, то возможно вам нужно перейти на какую-либо другую ОС, например Linux, потому что работая в Windows, вы никогда не будете уверены на 100% в своей конфиденциальности.

Как отключить телеметрию в Windows 10: видео

Как отключить слежку на Windows 10?

Микрософт с помощью пасьянса и косынки учила пользователей пользоваться мышью,

теперь с помощью windows 10 учит читать лицензионное соглашение.

После выхода windows 10 сразу появились сообщения о сборе информации о действиях пользователей и много обсуждений, что делать. Достаточно быстро пользователи составили список основных серверов, собирающих информацию и попытались их заблокировать через файл hosts. Но скептики сразу выдвинули здравое предположение, что MS мог предусмотреть этот метод и некоторые адреса прописать в коде. Тем более, что MS всегда может актуализировать адреса серверов через windows update.

В нашей компании начали появляться первые пользователи windows 10, и мы решили опробовать блокировку передачи телеметрии через встроенный windows firewall.

Итак, собран простой тестовый стенд:

Два ноутбука, на один из них ставим Windows 10 и подключим его к интернету через второй ноутбук, используя internet sharing. На втором ноутбуке, который работает как NAT роутер, поставим Wireshark и определим исходящий трафик на сервера MS с первого ноутбука.

Что получилось:

- Да, Windows 10 отправляет данные;

- Список серверов почти полностью совпал с указанным в статье habrahabr.ru/company/pt/blog/264763 и forums.untangle.com/web-filter/35894-blocking-windows-10-spying-telemetry.html

- Встроенный Windows Firewall полностью блокирует передачу данных на эти узлы.

Правила для Firewall

После того как мы получили список IP и убедились в эффективности их блокировки, можно, с помощью Powershell скрипта, внести их в настройки.

Для добавления правила в Firewall необходимо выполнить следующую команду (в качестве примера возьмем сервер «watson.telemetry.microsoft.com»):

netsh advfirewall firewall add rule name="telemetry_watson.telemetry.microsoft.com" dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes

Где:

name – имя правила и по совместимости название сервера Microsoft;

dir = out – параметр указывающий, что правило соответствует только исходящему сетевому трафику;

action=block – сетевые пакеты, указанные в этом правиле, будут отбрасываются firewall;

remoteip – IP-адрес получателя области исходящего сетевого пакета;

enable=yes – указывает на то, что правило в настоящее время включено.

Аналогично этому будут прописаны и другие правила. В итоге, скрипт будет иметь примерно следующий вид:

Firewall rules

Set-NetFirewallProfile -all

netsh advfirewall firewall add rule name=«telemetry_vortex.data.microsoft.com» dir=out action=block remoteip=191.232.139.254 enable=yes

netsh advfirewall firewall add rule name=«telemetry_telecommand.telemetry.microsoft.com» dir=out action=block remoteip=65.55.252.92 enable=yes

netsh advfirewall firewall add rule name=«telemetry_sqm.telemetry.microsoft.com» dir=out action=block remoteip=65.55.252.93 enable=yes

netsh advfirewall firewall add rule name=«telemetry_watson.telemetry.microsoft.com» dir=out action=block remoteip=65.55.252.43,65.52.108.29 enable=yes

netsh advfirewall firewall add rule name=«telemetry_redir.metaservices.microsoft.com» dir=out action=block remoteip=194.44.4.200,194.44.4.208 enable=yes

netsh advfirewall firewall add rule name=«telemetry_choice.microsoft.com» dir=out action=block remoteip=157.56.91.77 enable=yes

netsh advfirewall firewall add rule name=«telemetry_df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.7 enable=yes

netsh advfirewall firewall add rule name=«telemetry_reports.wes.df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.91 enable=yes

netsh advfirewall firewall add rule name=«telemetry_wes.df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.93 enable=yes

netsh advfirewall firewall add rule name=«telemetry_services.wes.df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.92 enable=yes

netsh advfirewall firewall add rule name=«telemetry_sqm.df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.94 enable=yes

netsh advfirewall firewall add rule name=«telemetry_telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.9 enable=yes

netsh advfirewall firewall add rule name=«telemetry_watson.ppe.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.11 enable=yes

netsh advfirewall firewall add rule name=«telemetry_telemetry.appex.bing.net» dir=out action=block remoteip=168.63.108.233 enable=yes

netsh advfirewall firewall add rule name=«telemetry_telemetry.urs.microsoft.com» dir=out action=block remoteip=157.56.74.250 enable=yes

netsh advfirewall firewall add rule name=«telemetry_settings-sandbox.data.microsoft.com» dir=out action=block remoteip=111.221.29.177 enable=yes

netsh advfirewall firewall add rule name=«telemetry_vortex-sandbox.data.microsoft.com» dir=out action=block remoteip=64.4.54.32 enable=yes

netsh advfirewall firewall add rule name=«telemetry_survey.watson.microsoft.com» dir=out action=block remoteip=207.68.166.254 enable=yes

netsh advfirewall firewall add rule name=«telemetry_watson.live.com» dir=out action=block remoteip=207.46.223.94 enable=yes

netsh advfirewall firewall add rule name=«telemetry_watson.microsoft.com» dir=out action=block remoteip=65.55.252.71 enable=yes

netsh advfirewall firewall add rule name=«telemetry_statsfe2.ws.microsoft.com» dir=out action=block remoteip=64.4.54.22 enable=yes

netsh advfirewall firewall add rule name=«telemetry_corpext.msitadfs.glbdns2.microsoft.com» dir=out action=block remoteip=131.107.113.238 enable=yes

netsh advfirewall firewall add rule name=«telemetry_compatexchange.cloudapp.net» dir=out action=block remoteip=23.99.10.11 enable=yes

netsh advfirewall firewall add rule name=«telemetry_cs1.wpc.v0cdn.net» dir=out action=block remoteip=68.232.34.200 enable=yes

netsh advfirewall firewall add rule name=«telemetry_a-0001.a-msedge.net» dir=out action=block remoteip=204.79.197.200 enable=yes

netsh advfirewall firewall add rule name=«telemetry_statsfe2.update.microsoft.com.akadns.net» dir=out action=block remoteip=64.4.54.22 enable=yes

netsh advfirewall firewall add rule name=«telemetry_sls.update.microsoft.com.akadns.net» dir=out action=block remoteip=157.56.77.139 enable=yes

netsh advfirewall firewall add rule name=«telemetry_fe2.update.microsoft.com.akadns.net» dir=out action=block remoteip=134.170.58.121,134.170.58.123,134.170.53.29,66.119.144.190,134.170.58.189,134.170.58.118,134.170.53.30,134.170.51.190 enable=yes

netsh advfirewall firewall add rule name=«telemetry_diagnostics.support.microsoft.com» dir=out action=block remoteip=157.56.121.89 enable=yes

netsh advfirewall firewall add rule name=«telemetry_corp.sts.microsoft.com» dir=out action=block remoteip=131.107.113.238 enable=yes

netsh advfirewall firewall add rule name=«telemetry_statsfe1.ws.microsoft.com» dir=out action=block remoteip=134.170.115.60 enable=yes

netsh advfirewall firewall add rule name=«telemetry_pre.footprintpredict.com» dir=out action=block remoteip=204.79.197.200 enable=yes

netsh advfirewall firewall add rule name=«telemetry_i1.services.social.microsoft.com» dir=out action=block remoteip=104.82.22.249 enable=yes

netsh advfirewall firewall add rule name=«telemetry_feedback.windows.com» dir=out action=block remoteip=134.170.185.70 enable=yes

netsh advfirewall firewall add rule name=«telemetry_feedback.microsoft-hohm.com» dir=out action=block remoteip=64.4.6.100,65.55.39.10 enable=yes

netsh advfirewall firewall add rule name=«telemetry_feedback.search.microsoft.com» dir=out action=block remoteip=157.55.129.21 enable=yes

netsh advfirewall firewall add rule name=«telemetry_rad.msn.com» dir=out action=block remoteip=207.46.194.25 enable=yes

netsh advfirewall firewall add rule name=«telemetry_preview.msn.com» dir=out action=block remoteip=23.102.21.4 enable=yes

netsh advfirewall firewall add rule name=«telemetry_dart.l.doubleclick.net» dir=out action=block remoteip=173.194.113.220,173.194.113.219,216.58.209.166 enable=yes

netsh advfirewall firewall add rule name=«telemetry_ads.msn.com» dir=out action=block remoteip=157.56.91.82,157.56.23.91,104.82.14.146,207.123.56.252,185.13.160.61,8.254.209.254 enable=yes

netsh advfirewall firewall add rule name=«telemetry_a.ads1.msn.com» dir=out action=block remoteip=198.78.208.254,185.13.160.61 enable=yes

netsh advfirewall firewall add rule name=«telemetry_global.msads.net.c.footprint.net» dir=out action=block remoteip=185.13.160.61,8.254.209.254,207.123.56.252 enable=yes

netsh advfirewall firewall add rule name=«telemetry_az361816.vo.msecnd.net» dir=out action=block remoteip=68.232.34.200 enable=yes

netsh advfirewall firewall add rule name=«telemetry_oca.telemetry.microsoft.com.nsatc.net» dir=out action=block remoteip=65.55.252.63 enable=yes

netsh advfirewall firewall add rule name=«telemetry_reports.wes.df.telemetry.microsoft.com» dir=out action=block remoteip=65.52.100.91 enable=yes

netsh advfirewall firewall add rule name=«telemetry_ssw.live.com» dir=out action=block remoteip=207.46.101.29 enable=yes

netsh advfirewall firewall add rule name=«telemetry_msnbot-65-55-108-23.search.msn.com» dir=out action=block remoteip=65.55.108.23 enable=yes

netsh advfirewall firewall add rule name=«telemetry_a23-218-212-69.deploy.static.akamaitechnologies.com» dir=out action=block remoteip=23.218.212.69 enable=yes

Выполнение созданного скрипта

Чтобы не проходить долгий путь по запуску этого power shell скрипта с правами администратора, проще создать .bat файл и запустить его. UAC сам запросит подтверждение прав.

@echo off

cls

echo Telemetry

echo Rules of Firewall

echo.

echo press any key to continue...

pause > NUL

echo Rules of Firewall

echo.

PowerShell -NoProfile -ExecutionPolicy Bypass -Command "& {Start-Process PowerShell -ArgumentList '-NoProfile -ExecutionPolicy Bypass -File ""%~dp0.ms_new.ps1""' -Verb RunAs}"

echo Rules included in Firewall...

echo.

pause

Где ms_new.ps1 – имя созданного файла с power shell командами.

После этого, добавленные правила будут отображаться в Windows Firewall, как на скриншоте ниже:

И, дополнительно, информация, не относящиеся к firewall, но относящаяся к сбору телеметрии

Windows 7/8/8.1

Также стоит отметить, что пользователи ОС Windows 7/8/8.1 получили обновления, которые расширяют возможности системы по сбору и отправке телеметрических данных. Соответственно, к этим пользователям также можно применить рекомендации, представленные в этой статье, или удалить обновления habrahabr.ru/post/265283.

Key logger

Надо отключить «DiagTrack» (сбор данных в компонентах Windows) и «dmwappushservice» (cлужба маршрутизации push-сообщений WAP). Для этого запускаем командную строку от имени администратора и отключаем службы:

sc stop DiagTrack

sc stop dmwappushserviceИли же вообще их удаляем:

sc delete DiagTrack

sc delete dmwappushservice

Планировщик отправки телеметрии

В консоли Taskschd.msc надо запретить задания:

Заголовок спойлера

REM *** Task that collects data for SmartScreen in Windows ***

schtasks /Change /TN "MicrosoftWindowsAppIDSmartScreenSpecific" /Disable

REM *** Collects program telemetry information if opted-in to the Microsoft Customer Experience Improvement Program ***

schtasks /Change /TN "MicrosoftWindowsApplication ExperienceProgramDataUpdater" /Disable

REM *** Collects program telemetry information if opted-in to the Microsoft Customer Experience Improvement Program ***

schtasks /Change /TN "MicrosoftWindowsApplication ExperienceMicrosoft Compatibility Appraiser" /Disable

REM *** Aggregates and uploads Application Telemetry information if opted-in to the Microsoft Customer Experience Improvement Program ***

schtasks /Change /TN "MicrosoftWindowsApplication ExperienceAitAgent" /Disable

REM *** This task collects and uploads autochk SQM data if opted-in to the Microsoft Customer Experience Improvement Program ***

schtasks /Change /TN "MicrosoftWindowsAutochkProxy" /Disable

REM *** If the user has consented to participate in the Windows Customer Experience Improvement Program, this job collects and sends usage data to Microsoft ***

schtasks /Change /TN "MicrosoftWindowsCustomer Experience Improvement ProgramConsolidator" /Disable

REM *** The Kernel CEIP (Customer Experience Improvement Program) task collects additional information about the system and sends this data to Microsoft. ***

REM *** If the user has not consented to participate in Windows CEIP, this task does nothing ***

schtasks /Change /TN "MicrosoftWindowsCustomer Experience Improvement ProgramKernelCeipTask" /Disable

REM *** The Bluetooth CEIP (Customer Experience Improvement Program) task collects Bluetooth related statistics and information about your machine and sends it to Microsoft ***

REM *** The information received is used to help improve the reliability, stability, and overall functionality of Bluetooth in Windows ***

REM *** If the user has not consented to participate in Windows CEIP, this task does not do anything.***

schtasks /Change /TN "MicrosoftWindowsCustomer Experience Improvement ProgramBthSQM" /Disable

REM *** Create Object Task ***

schtasks /Change /TN "MicrosoftWindowsCloudExperienceHostCreateObjectTask" /Disable

REM *** The Windows Disk Diagnostic reports general disk and system information to Microsoft for users participating in the Customer Experience Program ***

schtasks /Change /TN "MicrosoftWindowsDiskDiagnosticMicrosoft-Windows-DiskDiagnosticDataCollector" /Disable

REM *** Measures a system's performance and capabilities ***

schtasks /Change /TN "MicrosoftWindowsMaintenanceWinSAT" /Disable

REM *** Network information collector ***

schtasks /Change /TN "MicrosoftWindowsNetTraceGatherNetworkInfo" /Disable

REM *** Initializes Family Safety monitoring and enforcement ***

schtasks /Change /TN "MicrosoftWindowsShellFamilySafetyMonitor" /Disable

REM *** Synchronizes the latest settings with the Family Safety website ***

schtasks /Change /TN "MicrosoftWindowsShellFamilySafetyRefresh" /Disable

REM *** SQM (Software Quality Management) ***

schtasks /Change /TN "MicrosoftWindowsIMESQM data sender" /Disable

REM *** This task initiates the background task for Office Telemetry Agent, which scans and uploads usage and error information for Office solutions ***

schtasks /Change /TN "MicrosoftOfficeOfficeTelemetryAgentFallBack" /Disable

REM *** This task initiates Office Telemetry Agent, which scans and uploads usage and error information for Office solutions when a user logs on to the computer ***

schtasks /Change /TN "MicrosoftOfficeOfficeTelemetryAgentLogOn" /Disable

также подозриетльные задачи в планировщике, рекомендую отключить:

Заголовок спойлера

REM *** Scans startup entries and raises notification to the user if there are too many startup entries ***

schtasks /Change /TN "MicrosoftWindowsApplication ExperienceStartupAppTask" /Disable

REM *** Protects user files from accidental loss by copying them to a backup location when the system is unattended ***

schtasks /Change /TN "MicrosoftWindowsFileHistoryFile History (maintenance mode)" /Disable

REM *** This task gathers information about the Trusted Platform Module (TPM), Secure Boot, and Measured Boot ***

schtasks /Change /TN "MicrosoftWindowsPISqm-Tasks" /Disable

REM *** This task analyzes the system looking for conditions that may cause high energy use ***

schtasks /Change /TN "MicrosoftWindowsPower Efficiency DiagnosticsAnalyzeSystem" /Disable

Все вышесказанное не 100% панацея, но одно из компромиссных решений.

Мы будем обновлять в этой статье список серверов и PS скрипт для них.

update 1: Обновили список планировщика задач.

Как фаерволом защитится от зловредов, можно прочитать в моей статье:

Простой, но надежный способ защитить свой компьютер от вирусов и троянов.

C уважением коллектив компании Servilon.ru Servilon.com

На самом деле шумиха началась только с появлением Windows 10, хотя такие данные собираются и другими многими крупными компаниями, да и вроде в семерке есть такое (нужно просто читать лицензионное соглашение).

DiagTrack — что это такое?

Служба диагностики, собирающая данные в компонентах Windows. По факту — сбор пользовательской инфы, телеметрия.

Расшифровывается как Diagnostics Tracking Service.

С этой службой не все так просто — она собирает пользовательские данные и отправляет их на сервера Microsoft. Личные данные конечно не собирает, но все равно пользователям не нравится, в свое время она навела много кипиша в интернете.

Потом Microsoft выпустили апдейт Windows 10 Threshold 2, после чего уже служба пропала. Но на самом деле это некая подлянка — компания ее просто переименовала в Connected User Experiences and Telemetry, что по-русски значит Функциональные возможности для подключенных пользователей и телеметрия, вот ее свойства:

Также поговаривают что в службе есть кейлоггер, то есть модуль, который записывает все что вы набираете на клавиатуре. Но на самом деле я не думаю что все так страшно — Windows 10 это не только домашняя операционка, ее ставят также в банках, университетах, предприятиях, школах.. поэтому то, что она реально собирает данные, реально следит, шпионит — очень сомневаюсь. Думаю просто служебная инфа, которую могут действительно использовать для улучшения операционки в будущем.

DiagTrack — как отключить?

Я напишу пару способов как отключить. Выберите тот, который вам ближе по душе.

Стандартное отключение.

Вам нужно открыть список служб:

- Зажмите Win + R, появится окошко Выполнить. Либо нажмите правой кнопкой по значку Пуск и выберите там пункт Выполнить.

- В окошко пишем команду services.msc, нажимаем ОК.

- Откроется окно со списком.

- Теперь найдите службу, она может иметь два названия, старое — Служба диагностического отслеживания (Diagnostic Tracking Service), либо новое — Функциональные возможности для подключенных пользователей и телеметрия (Connected User Experiences and Telemetry). Разумеется название зависит от используемого билда винды.

- Нажмите два раза по службе. В свойствах нажмите кнопку Остановить, а потом в меню Тип запуска выберите Отключена. Не забудьте нажать ОК, чтобы сохранить изменения.

Отключение через командную строку.

Нашел рецепт отключения, но советуют также отключать и службу маршрутизации push-сообщений WAP — dmwappushservice.

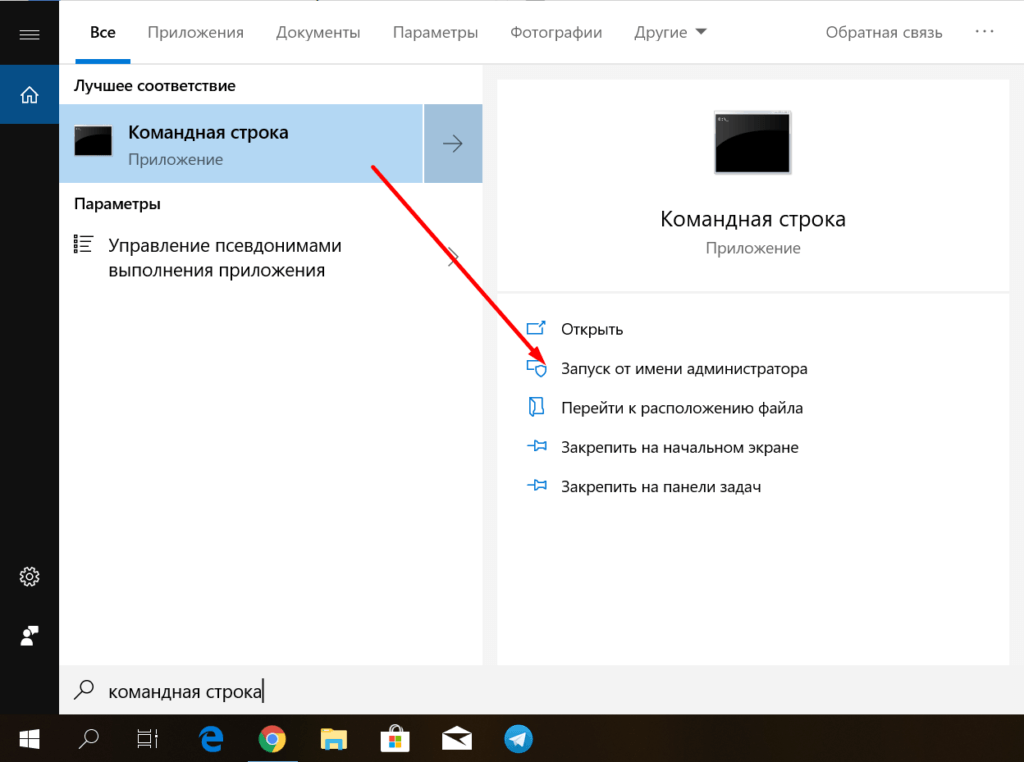

Сперва запускаем командную строку:

- Нажимаем правой кнопкой по значку пуск (или просто зажмите Win + X).

- Выбираем пункт Командная строка от администратора.

- Еще можно запустить диспетчер задач, там в левом верхнем углу есть кнопка Файл — нажимаем, выбираем новая задача, пишем команду cmd, ставим галочку чтобы запускалось от админа. Нажимаем ОК.

Либо запускаем так: открываем поиск, что возле пуска, пишем там cmd, далее в результатах нажимаем правой кнопкой по Командная строка и выбираем запуск от админа. Либо в самом меню Пуск идем в Служебные, там находим командную строку, нажимаем правой кнопкой и тоже выбираем запуск от админа:

Откроется черное окно. Далее нужно вводить команды по одной. Чтобы отключить ненужные службы, пишем:

sc stop DiagTrack

sc config DiagTrack start= disabled

sc stop dmwappushservice

sc config dmwappushservice start= disabled

Что делают эти команды: отключают службы и выставляют тип запуска — отключено. На заметку: sc — команда для управления службами и драйверами в командной строке.

Их также можно и удалить, но думаю что сначала их стоит остановить/отключить, поэтому перед удалением вышеуказанные команды все равно выполняем. Собственно команды удаления:

sc delete DiagTrack

sc delete dmwappushservice

Использование специальных программ.

Способ, который советую я. Такие проги отключают все что только можно в плане шпионства/слежки. Но при этом они отключают и функции безопасности, поэтому если хотите только шпионство — тогда ставьте галочки напротив пунктов связанных с телеметрией. Хотя, честно, я советую отключать полностью все, просто установите себе качественный антивирус, например бесплатную версию Касперского (не реклама).

Итак, какие проги я советую:

- DoNotSpy10 — использую давно, уже пару лет. Не было случая, чтобы отключила что-то важное или левое. Всегда отключаю полностью все. Прога бесплатная, но будьте внимательными — при установке может установиться дополнительный софт (просто снимите галочку если что).

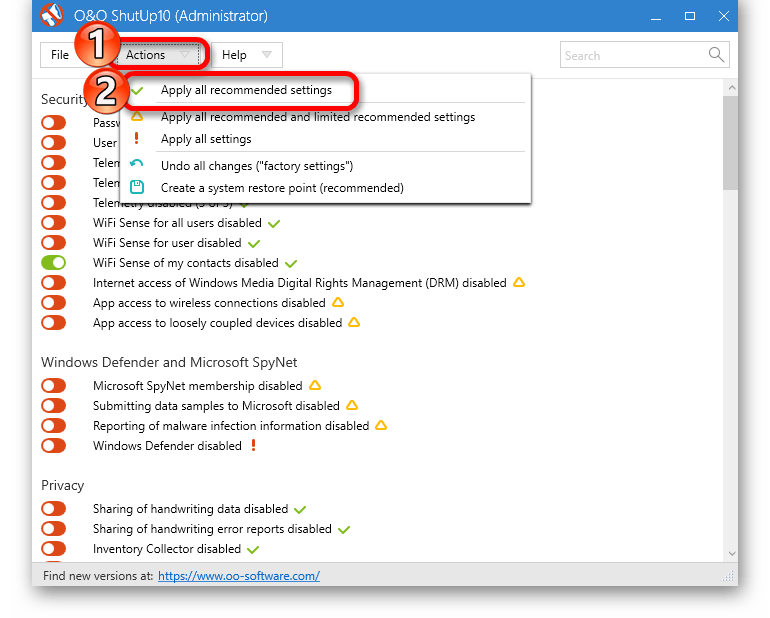

- O&O ShutUp10 — утилиту не использовал, просто тестировал, имеет приятный интерфейс и много опций. Почему советую? Потому что разработчик — O&O Software, который создал возможно лучший дефрагментатор O&O Defrag, да и компания давно уже на софт-рынке существует.

Я пробовал ставить две и в обоих все отключал. Кстати, хотите верьте, хотите нет, но после отключения всего — винда работает реально шустрее (и процессов меньше).

Минутку. Дам совет. Вообще, если вы не хотите в винде видеть ни метро-хлама, ни магазина Microsoft Store, да и шпионства чтобы было поменьше, а винда при этом работала нереально стабильно — ставьте версию LTSB или LTSC (новее). Я использую LTSB уже не один год — полет нормальный.

Заключение

Главное выяснили:

- DiagTrack — служба, которая собирает данные для улучшения операционки в будущем.

- По факту — реально собирает. И мое личное мнение — только те данные, которые реально могут улучшить винду. Я могу ошибаться конечно.

- Можно отключить. Я даже советую отключать все что только можно в плане шпионства и безопасности (встроенный антивирус, фаервол), я лично не доверию этой безопасности. Лучше использовать сторонний антивирус — Касперский, Аваст, можно даже Доктор Веб.

Удачи и добра, до новых встреч господа!

На главную!

16.10.2019

Начиная с самых первых дней релиза, история Windows 10 была омрачена скандалами о незаконном сборе пользовательской информации. Если в «восьмёрке», Висте и Win7 зондов практически не было, а телеметрия легко отключалась, то в «десятке» сбор данных принял совсем неприличные размеры.

Майкрософт интересовало буквально всё — от статистики запуска приложений для обычных пользователей до записи нажатий кнопок клавиатуры у бета-тестеров. Само собой, такое отношение к приватности понравилось немногим: часть пользователей вернулась к проверенной временем Windows 7, другие — стали искать способы отключить слежку в Windows 10 навсегда самостоятельно.

Что, как и зачем собирает MS

Компания Майкрософт даже не скрывает о том, что ей нужны ваши данные. По заявлениям руководителей, пользовательская статистика используется для улучшения работы системы и дополнительных сервисов.

На практике к серверам Microsoft автоматически передаются:

- поисковые запросы;

- файлы, помеченные системой как вредоносные;

- набранный текст;

- голосовая информация при взаимодействии с Cortana.

Благодаря принудительной регистрации на сайте MS для создания аккаунта, у компании фактически есть подробное досье на действия каждого пользователя Win10. Для решения проблемы требуется отключить ряд встроенных служб, а также провести изменения в реестре.

Важно! Перед любыми модификациями Windows не забудьте сохранить важные файлы на внешнем носителе, создать точку восстановления, найти установочный диск или флешку.

Как отключить слежку в Windows 10

Чтобы перестать отсылать данные излишне любопытным сотрудникам Microsoft, необходимо выполнить несколько простых действий.

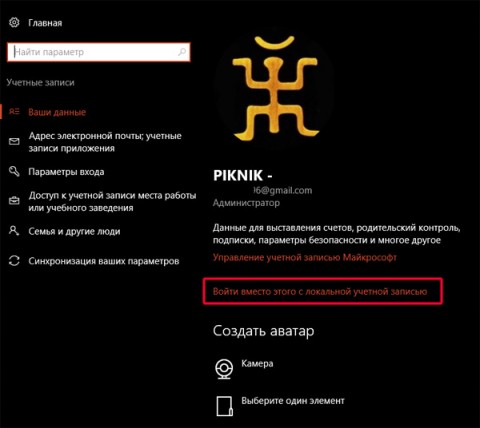

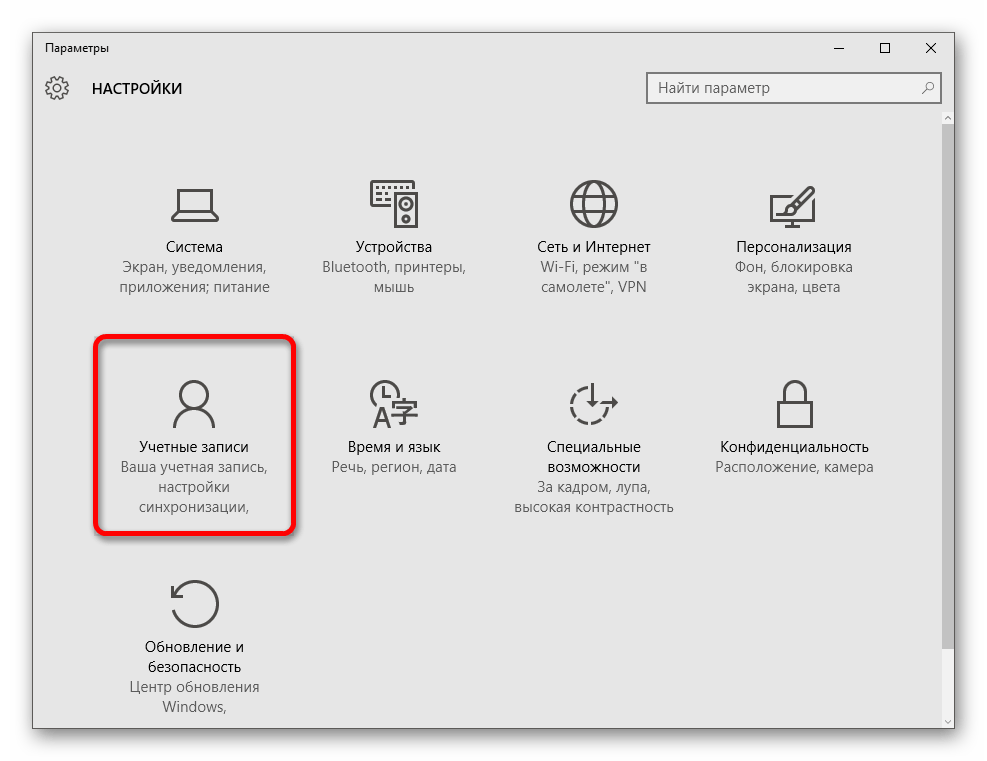

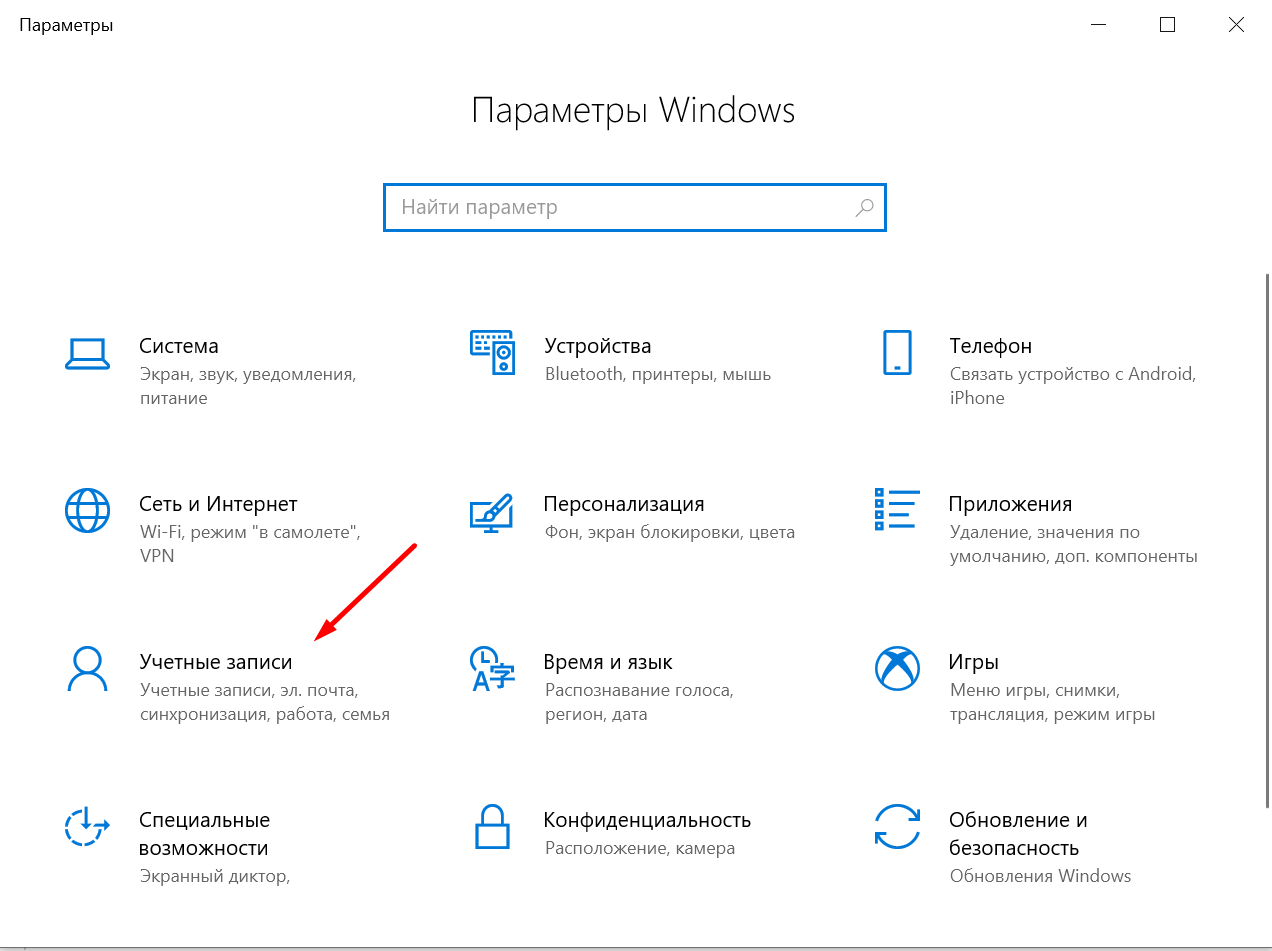

Откючение удалённой учётной записи

Использование «облачной» системы логина позволяет привязать определённого пользователя к его действиям за компьютером.

Чтобы её отключить, перейдите в «Панель управления» — «Учётные записи» и нажмите там следующую строчку.

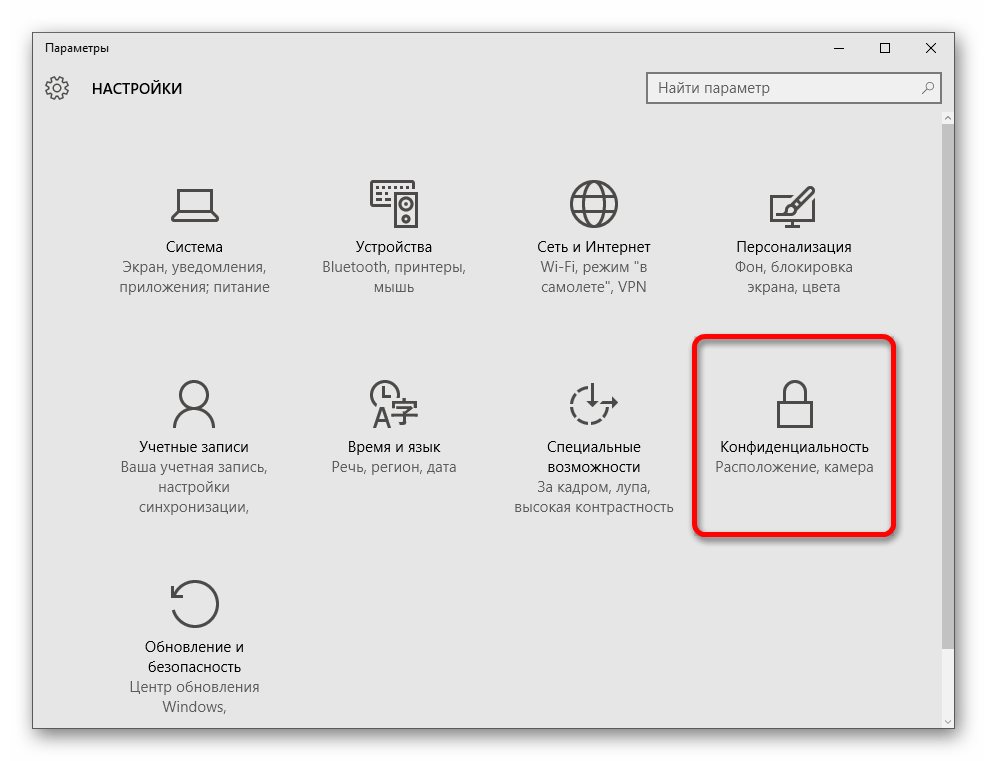

Деактивация трекинга

Под трекингом понимается система отслеживания действий и местоположения пользователя. Это очень важный момент — при помощи мобильного интернета и подключениям к сетям Wi-Fi операционная система может при желании установить ваше местонахождение вплоть до нескольких метров.

Отключить доступные настройки можно в «Панели управления», строка «Конфиденциальность».

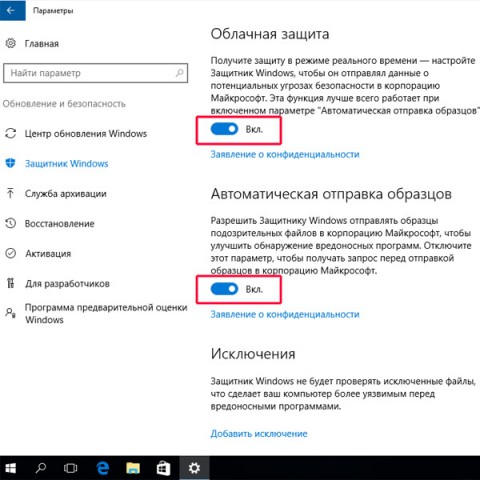

В разделе «Обновление и безопасность» отключите облачный антивирус и автоматическую отсылку образцов. Это лишит Windows возможности без вашего ведома отсылать на сервера Microsoft зараженные файлы.

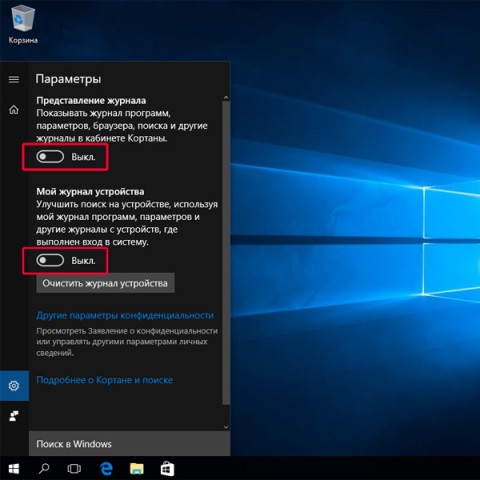

Отключение истории поисковых запросов

ОС хранит всю историю поиска и использования приложений. Заставить её забыть можно, зайдя в меню «Пуск» и нажав на шестерёнку. Там следует отключить вот эти два параметра.

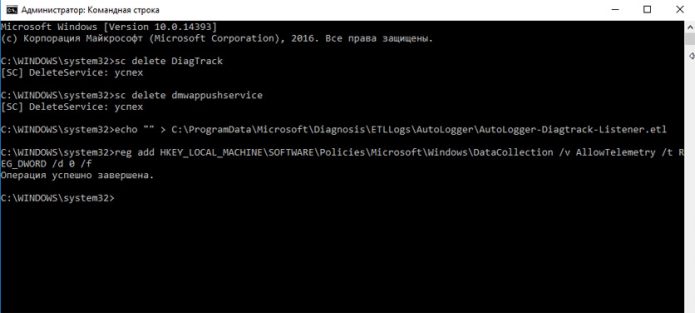

Деактивация телеметрии

Самое интересное у Win10 спрятано «под капотом». Отключить функции отслеживания и телеметрии напрямую нельзя, зато можно сделать это через командную строку. Чтобы зайти в неё, нажмите правой кнопкой на значке Windows и выберите «Командная строка (админ)».

Затем, в открывшемся окне наберите следующее:

sc delete DiagTrack

sc delete dmwappushservice

echo “” >

C:ProgramDataMicrosoftDiagnosisETLLogsAutoLoggerAutoLogger-Diagtrack-Listener.etl

reg add HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsDataCollection /v AllowTelemetry /t REG_DWORD /d 0 /f

После выполнения операций окно должно выглядеть так.

Первые две строки подтверждают удаление сервисов слежки, последние — прописывают в реестр запрет на сбор данных.

К сожалению, отключение слежки не решает всех проблем. Пользователями замечены автоматические включения телеметрии или некоторых служб после крупных обновлений. Более того, на некоторых версиях Windows (вроде технической беты) отключить передачу данных полностью не получится. Поэтому процедуру проверки необходимо повторять хотя бы раз в месяц.

- Распечатать

Оцените статью:

- 5

- 4

- 3

- 2

- 1

(12 голосов, среднее: 4.5 из 5)

Поделитесь с друзьями!

Содержание

- Отключаем слежку в ОС Windows 10

- Способ 1: Отключение слежения на этапе установки

- Способ 2: Использование O&O ShutUp10

- Способ 3: Использование локальной учётной записи

- Способ 4: Настройка конфиденциальности

- Способ 5: Отключение телеметрии

- Способ 6: Отключение слежки в браузере Microsoft Edge

- Способ 7: Редактирование файла hosts

- Вопросы и ответы

Многие пользователи обеспокоены своей конфиденциальностью, особенно на фоне недавних изменений, связанных с выходом последней ОС от Microsoft. В Windows 10 разработчики решили собирать о своих пользователях куда больше информации, особенно в сравнении с предыдущими версиями операционной системы, и такое положение дел не устраивает многих юзеров.

Сами же Microsoft уверяют, что делается это для эффективной защиты компьютера, улучшения показа рекламы и производительности системы. Известно, что корпорация собирает все доступные контактные данные, месторасположение, учётные данные и многое другое.

Ничего сложного в отключении слежки в данной ОС нет. Даже если вы плохо разбираетесь в том, что и как настроить, существуют специальные программы, которые облегчают задачу.

Способ 1: Отключение слежения на этапе установки

Ещё устанавливая Виндовс 10, вы можете отключить некоторые компоненты.

- После первого этапа инсталляции вам будет предложено улучшить скорость работы. Если вы хотите отправлять меньше данных, то нажмите на «Настройки». В некоторых случаях вам нужно будет найти незаметную кнопку «Настройка параметров».

- Теперь отключите все предлагаемые параметры.

- Нажмите «Далее» и отключите другие настройки.

- Если вам будет предложено войти в учётную запись Майкрософт, то стоит отказаться, нажав «Пропустить этот шаг».

Способ 2: Использование O&O ShutUp10

Есть различные программы, которые помогают отключить всё и сразу всего за несколько кликов. Например, DoNotSpy10, Disable Win Tracking, Destroy Windows 10 Spying. Далее процедура отключения слежки будет рассмотрена на примере утилиты O&O ShutUp10.

Читайте также: Программы для отключения слежки в Windows 10

- Перед использованием желательно создать точку восстановления.

- Скачайте и запустите приложение.

- Откройте меню «Actions» и выберите «Apply all recommended settings». Таким образом вы примените рекомендуемые параметры. Также вы можете применить другие настройки или сделать всё вручную.

- Согласитесь, кликнув «ОК».

Подробнее: Инструкция по созданию точки восстановления Windows 10

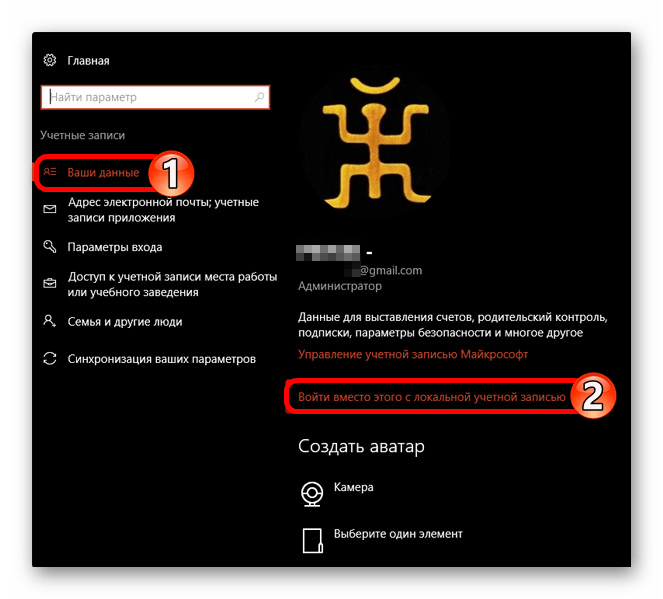

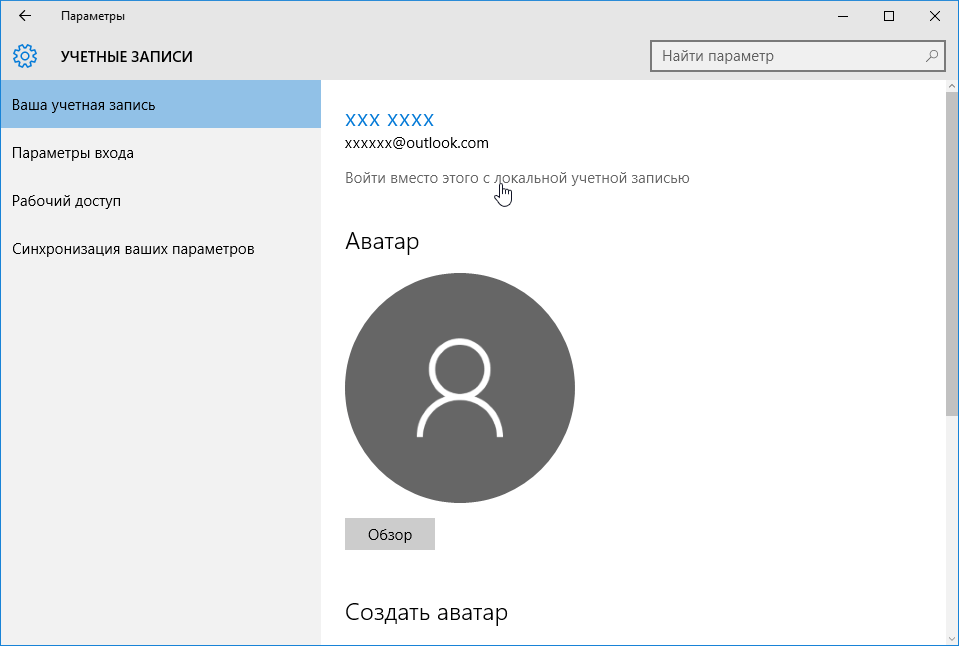

Способ 3: Использование локальной учётной записи

Если вы используете учётную запись Майкрософт, то желательно выйти из неё.

- Откройте «Пуск» — «Параметры».

- Перейдите в раздел «Учётные записи».

- В пункте «Ваша учётная запись» или «Ваши данные» нажмите на «Войти вместо этого…».

- В следующем окне введите пароль от аккаунта и кликните «Далее».

- Теперь настройте локальную учётную запись.

Этот шаг не повлияет на параметры системы, всё останется, как и было.

Способ 4: Настройка конфиденциальности

Если вы хотите настроить всё самостоятельно, то дальнейшая инструкция может вам пригодиться.

- Перейдите по пути «Пуск» — «Параметры» — «Конфиденциальность».

- Во вкладке «Общие» стоит отключить все параметры.

- В разделе «Расположение» также отключите определение месторасположения, и разрешение использовать его для других приложений.

- Также сделайте с «Речь, рукописный ввод…». Если у вас написано «Познакомьтесь со мной», то эта опция отключена. В другом случае нажмите на «Остановить изучение».

- В «Отзывы и диагностика» можно поставить «Никогда» в пункте «Частота формирования отзывов». А в «Данные диагностики и использования» поставьте «Базовые сведения».

- Пройдитесь по всем остальным пунктам и сделайте неактивным доступ тех программ, которые по вашему мнению не нужны.

Способ 5: Отключение телеметрии

Телеметрия даёт Майкрософт информацию об установленных программах, состоянии компьютера.

- Нажмите правой кнопкой мыши на значок «Пуск» и выберите «Командная строка (администратор)».

- Скопируйте:

sc delete DiagTrackвставьте и нажмите Enter.

- Теперь введите и выполните

sc delete dmwappushservice - И также наберите

echo «» > C:ProgramDataMicrosoftDiagnosisETLLogsAutoLoggerAutoLogger-Diagtrack-Listener.etl - И в конце

reg add HKLMSOFTWAREPoliciesMicrosoftWindowsDataCollection /v AllowTelemetry /t REG_DWORD /d 0 /f

Также телеметрию можно отключить с помощью групповой политики, которая доступна в Виндовс 10 Professional, Enterprise, Education.

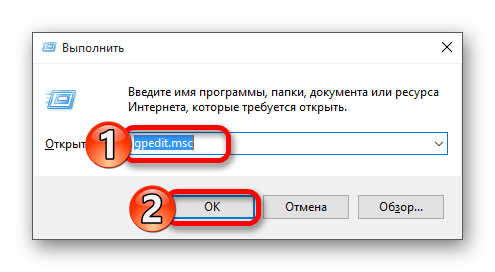

- Выполните Win+R и напишите gpedit.msc.

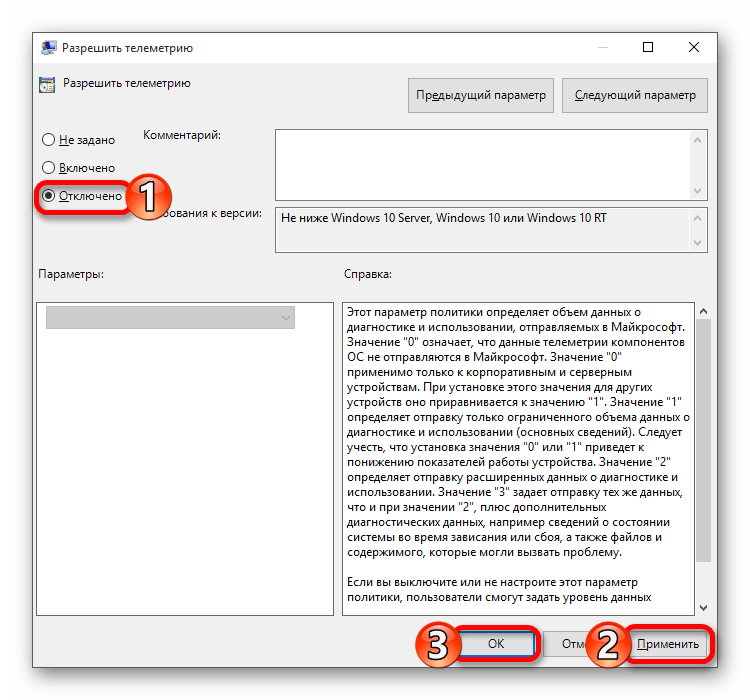

- Перейдите по пути «Конфигурация компьютера» — «Административные шаблоны» — «Компоненты Windows» — «Сборки для сбора данных и предварительные сборки».

- Кликните дважды по параметру «Разрешить телеметрию». Поставьте значение «Отключено» и примените настройки.

Способ 6: Отключение слежки в браузере Microsoft Edge

В данном браузере также есть инструменты определения вашего месторасположения и средства сбора информации.

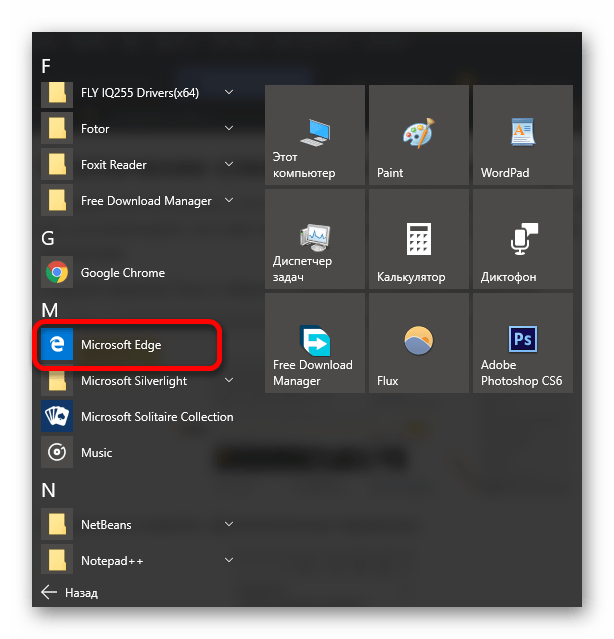

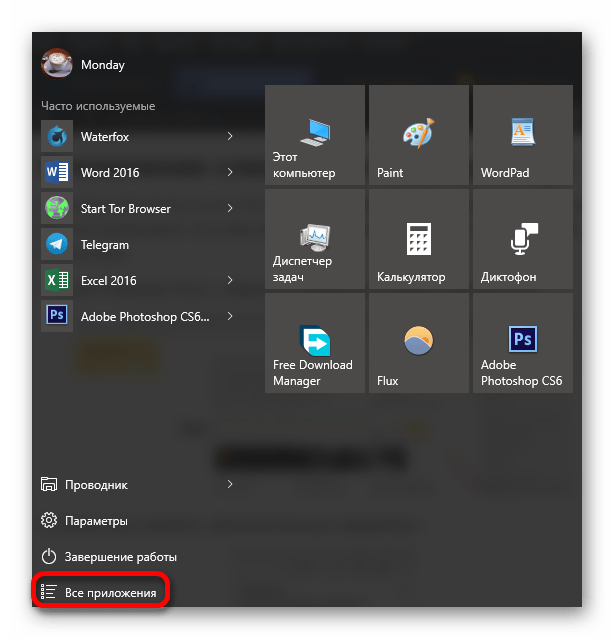

- Перейдите к «Пуск» — «Все приложения».

- Найдите Microsoft Edge.

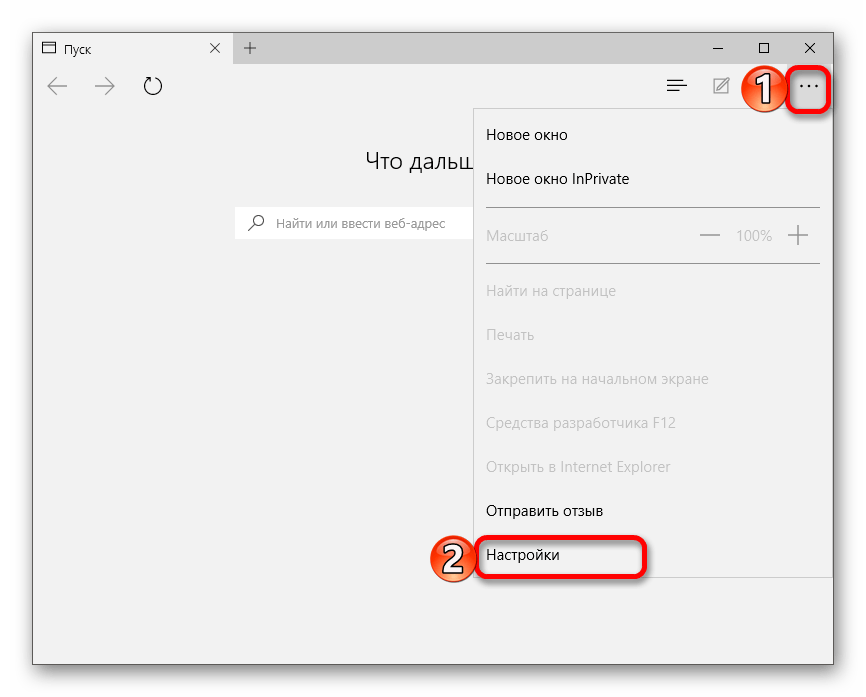

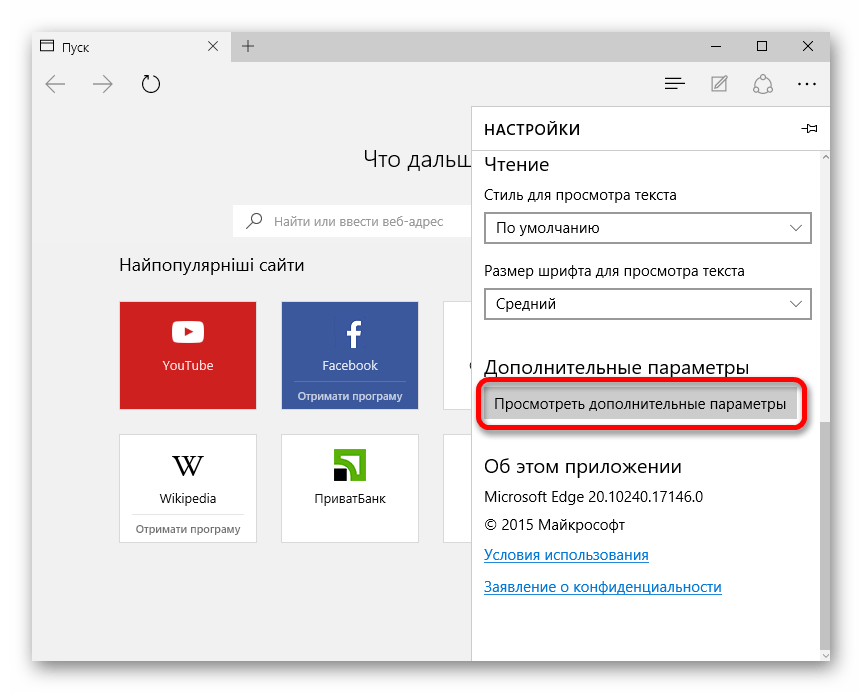

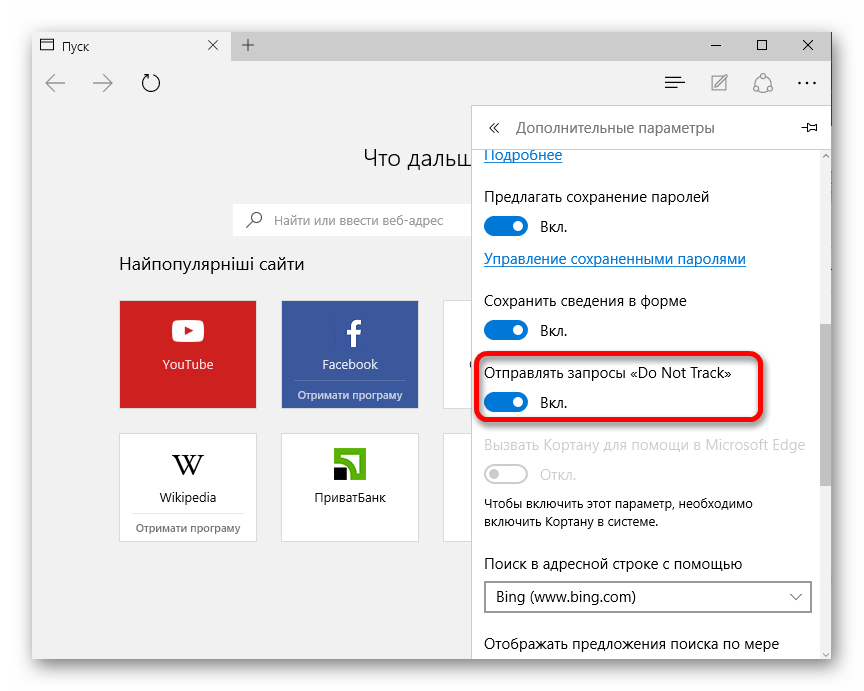

- Нажмите в правом верхнем углу три точки и выберите «Настройки».

- Пролистайте вниз и кликните на «Просмотреть дополнительные параметры».

- В разделе «Конфиденциальность и службы» сделайте активным параметр «Отправлять запросы «Do Not Track».

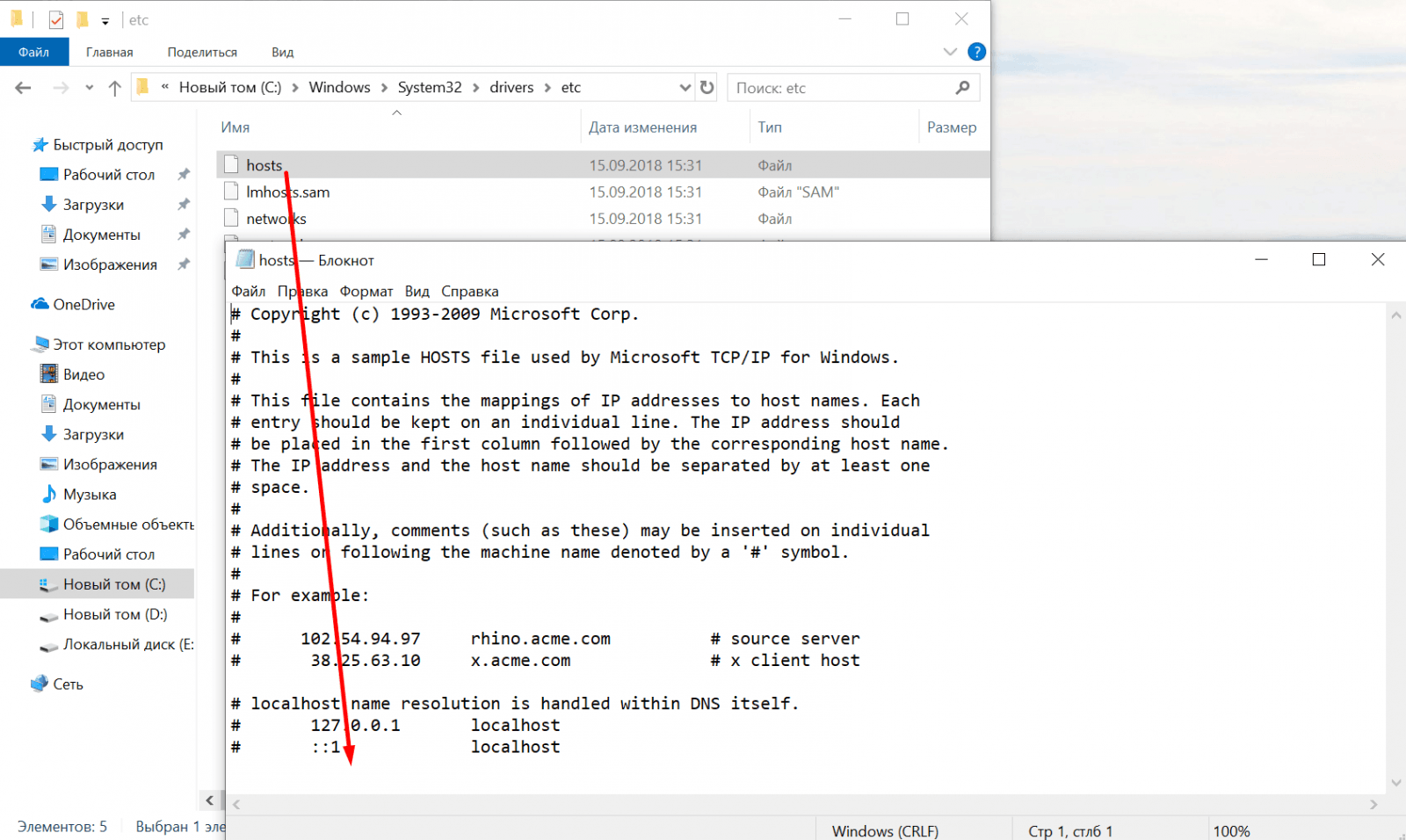

Способ 7: Редактирование файла hosts

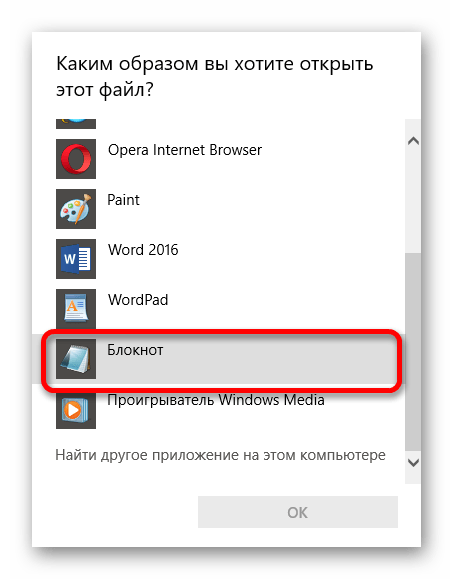

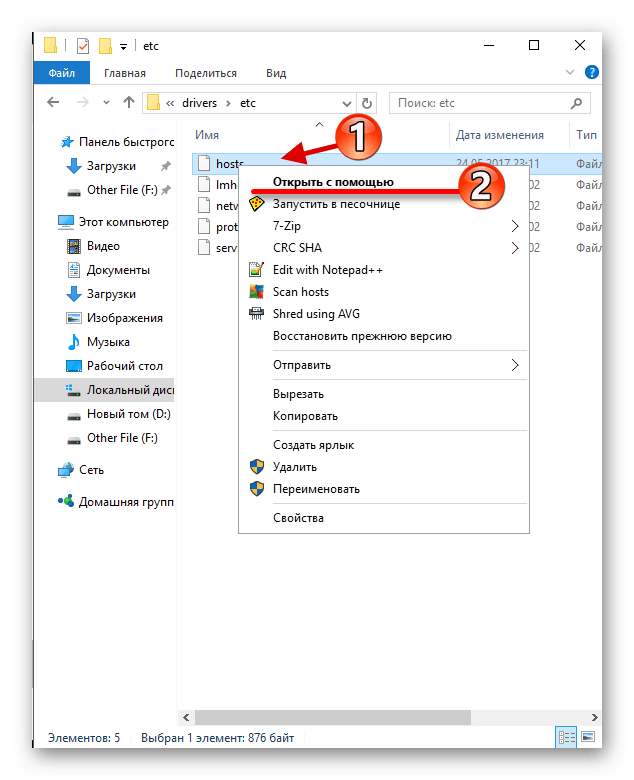

Чтобы ваши данные никак не могли попасть на сервера Microsoft, нужно отредактировать файл hosts.

- Перейдите по пути

C:WindowsSystem32driversetc. - Нажмите на нужный файл правой кнопкой мыши и выберите «Открыть с помощью».

- Найдите программу «Блокнот».

- В самый низ текста копируем и вставляем следующее:

127.0.0.1 localhost

127.0.0.1 localhost.localdomain

255.255.255.255 broadcasthost

::1 localhost

127.0.0.1 local

127.0.0.1 vortex.data.microsoft.com

127.0.0.1 vortex-win.data.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com

127.0.0.1 telecommand.telemetry.microsoft.com.nsatc.net

127.0.0.1 oca.telemetry.microsoft.com

127.0.0.1 oca.telemetry.microsoft.com.nsatc.net

127.0.0.1 sqm.telemetry.microsoft.com

127.0.0.1 sqm.telemetry.microsoft.com.nsatc.net

127.0.0.1 watson.telemetry.microsoft.com

127.0.0.1 watson.telemetry.microsoft.com.nsatc.net

127.0.0.1 redir.metaservices.microsoft.com

127.0.0.1 choice.microsoft.com

127.0.0.1 choice.microsoft.com.nsatc.net

127.0.0.1 df.telemetry.microsoft.com

127.0.0.1 reports.wes.df.telemetry.microsoft.com

127.0.0.1 wes.df.telemetry.microsoft.com

127.0.0.1 services.wes.df.telemetry.microsoft.com

127.0.0.1 sqm.df.telemetry.microsoft.com

127.0.0.1 telemetry.microsoft.com

127.0.0.1 watson.ppe.telemetry.microsoft.com

127.0.0.1 telemetry.appex.bing.net

127.0.0.1 telemetry.urs.microsoft.com

127.0.0.1 telemetry.appex.bing.net:443

127.0.0.1 settings-sandbox.data.microsoft.com

127.0.0.1 vortex-sandbox.data.microsoft.com

127.0.0.1 survey.watson.microsoft.com

127.0.0.1 watson.live.com

127.0.0.1 watson.microsoft.com

127.0.0.1 statsfe2.ws.microsoft.com

127.0.0.1 corpext.msitadfs.glbdns2.microsoft.com

127.0.0.1 compatexchange.cloudapp.net

127.0.0.1 cs1.wpc.v0cdn.net

127.0.0.1 a-0001.a-msedge.net

127.0.0.1 statsfe2.update.microsoft.com.akadns.net

127.0.0.1 sls.update.microsoft.com.akadns.net

127.0.0.1 fe2.update.microsoft.com.akadns.net

127.0.0.1 65.55.108.23

127.0.0.1 65.39.117.230

127.0.0.1 23.218.212.69

127.0.0.1 134.170.30.202

127.0.0.1 137.116.81.24

127.0.0.1 diagnostics.support.microsoft.com

127.0.0.1 corp.sts.microsoft.com

127.0.0.1 statsfe1.ws.microsoft.com

127.0.0.1 pre.footprintpredict.com

127.0.0.1 204.79.197.200

127.0.0.1 23.218.212.69

127.0.0.1 i1.services.social.microsoft.com

127.0.0.1 i1.services.social.microsoft.com.nsatc.net

127.0.0.1 feedback.windows.com

127.0.0.1 feedback.microsoft-hohm.com

127.0.0.1 feedback.search.microsoft.com - Сохраните изменения.

Вот такими методами вы можете избавиться от слежки Microsoft. Если вы всё равно сомневаетесь в сохранности ваших данных, то стоит перейти на Linux.

Еще статьи по данной теме:

Помогла ли Вам статья?

Windows 10 шпионит за пользователями — такие заголовки появились сразу после выхода системы и заставили многих, в том числе и меня, внимательно изучить все настройки конфиденциальности. Ничего страшного в отправке информации я не увидел, но на всякий случай выключил совсем уж странные пункты. Как это сделать и нужно ли вообще беспокоиться о слежке? Давайте разбираться.

В Windows 10 есть служба телеметрии, которая собирает диагностические данные компьютера и отправляет их на серверы Microsoft. Официально заявленная цель — улучшение работы системы. Общественное мнение — наглый шпионаж со стороны корпорации.

Главная проблема в том, что понятие «диагностические данные» крайне размыто. Microsoft вроде бы пытается объяснить, что именно уходит на серверы, но проверить эту информацию нельзя — пакеты шифруются. Сама же система имеет закрытый исходный код, который тоже не способствует прозрачности в отношениях с пользователями.

Внимательное изучение лицензионных соглашений, измерение отправляемых пакетов после различных действий, а также другие малопонятные и необъяснимые способы помогли сформировать примерный список информации, которую Microsoft может получить о пользователе и его поведении за компьютером:

- Фамилия, имя и отчество (если оно есть).

- Адрес физического местоположения и IP-адрес компьютера.

- Информация о технических характеристиках компьютера.

- Данные об использовании системы, позволяющие составить уникальный пользовательский отпечаток.

- Логины и пароли от различных сервисов в интернете, поисковые запросы, рекламные предпочтения.

- Вся вводимая информация в веб-обозревателе Tor, сведения о VPN-подключениях и использовании анонимайзеров.

- Платёжные данные, указанные в учётной записи Microsoft.

- Информация обо всех установленных программах.

- Напечатанный текст и запись голоса с микрофона.

После изучения такого списка реакция только одна — спасибо, что хотя бы через веб-камеру за мной не подглядываете (но я всё равно её заклеил). Представители компании объясняют, что весь этот массив данных нужен им для совершенствования системы и исправления ошибок. Меня это объяснение устраивает, но некоторую информацию я передавать всё-таки не хочу. Поэтому стараюсь отключать отдельные функции слежения, а иногда и вовсе отказываюсь от сбора и отправки каких-либо данных.

Отключение стандартными средствами Windows

Я предпочитаю отключать функции слежения на этапе установки Windows 10. Список доступных для деактивации пунктов зависит от версии системы. В последних версиях можно вырубить следующие функции:

- определение местоположения пользователя,

- передачу диагностических данных,

- персонализацию рекламы,

- распознавание речи,

- сбор данных диагностики.

При установке предыдущих версий (до 1703 Creators Update) инсталлятор прятал параметры конфиденциальности. На экране «Повысить скорость работы» было две кнопки: «Использовать стандартные параметры» и «Настройка параметров». Если вы выбирали первый вариант, то сбор и отправка личных данных оставались включенными. Для отказа от них необходимо было нажать на кнопку «Настройка параметров» и перевести все переключатели в положение «Отключено».

Ещё на этапе установки системы я никогда не подключаю учётную запись Microsoft, так как она синхронизирует личные данные с сервером и тоже передаёт большой объём информации. Предпочитаю использовать локальный профиль, который ничего лишнего не собирает.

Создание локальной учётной записи

Пару раз я пропускал настройки конфиденциальности на этапе установки и догонял их уже в самой системе. Здесь тоже нет ничего сложного — в «Параметрах» Windows 10 под функции слежения выделен целый раздел. Но прежде чем выключать их, необходимо отказаться от использования учётной записи Microsoft и привыкнуть к работе через локальный профиль.

- Открываем меню «Пуск» и переходим в «Параметры» (или используем сочетание горячих клавиш Win+I).

- Заходим в раздел «Учётные записи».

- Если вы уже используете аккаунт Microsoft, щёлкаем по ссылке «Войти вместо этого с локальной учётной записью».

- Вводим пароль от профиля Microsoft. Если не помните его, воспользуйтесь функцией сброса через электронную почту.

- Придумаем имя пользователя для локальной учётной записи. Пароль устанавливать не обязательно — разве что вы оставляете ноутбук в публичных местах и хотите защитить его содержимое от любопытных глаз других людей.

- Кликаем по кнопке «Выйти из системы», чтобы сменить пользователя и авторизоваться под локальной учётной записью, которую мы только что создали.

У использования локальной учётной записи есть один большой недостаток — данные не синхронизируются между разными устройствами. Но для меня это не критично, несмотря на постоянное использование двух ноутбуков. Все важные данные я синхронизирую через облачные хранилища, а установить одинаковый набор приложений на две машины не трудно и вручную.

Настройки конфиденциальности

После создания локального профиля переходим к ограничению отправки данных на серверы Microsoft. Делать это мы будем стандартными средствами Windows. Вся работа по настройке выполняется в разделе «Конфиденциальность» в «Параметрах» Windows 10. Количество и порядок вкладок меняется в зависимости от версии системы – главное, понять логику и отключать всё, что кажется подозрительным или чрезмерно любопытным.

На вкладке «Общие» вы найдёте четыре переключателя:

-

- Использование рекламного идентификатора — выключаем. Эта функция отвечает за персонализацию рекламы и сбор данных об интересах пользователей. Даже если вы её отключите, информация будет собираться дальше, но приложения перестанут её использовать.

-

Доступ к списку языков — выключаем. Благодаря этой опции Windows 10 определяет наше местоположение и влияет на ту информацию, которую отображают браузеры и другие приложения с региональными настройками — например, виджеты погоды или новостей.

- Отслеживание запуска приложений — выключаем. Официально это нужно для того, чтобы улучшить систему ранжирования программ в меню «Пуск» и сделать результаты поиска более точными. Обратная сторона — возможность сформировать уникальный портрет пользователя по тем программам, которые он запускает.

- Показ рекомендуемого содержимого в приложении «Параметры» — можно оставить, но лучше тоже выключить.

Вторая вкладка — настройка голосовых функций. Выключаем службу распознавания речи, чтобы корпорация Microsoft не собирала данные с микрофона. Недостаток такого решения — невозможность разговаривать с ассистентом Кортаной и использовать диктовку.

Следующий раздел посвящён персонализации ввода текста. Её тоже рекомендую отключить, чтобы на серверы не уходила информация о том, что вы пишете. Недостаток отказа от функции — отсутствие личного словаря рукописного ввода и ввода с клавиатуры.

На вкладке «Диагностика и отзывы» мы видим следующие параметры:

-

Объём отправляемых диагностических данных — выбираем «Основные». Совсем отказаться от этой функции нельзя. Как минимум информация об устройстве, его настройках, возможностях и ошибках будет пересылаться в Microsoft.

-

Персонализированные возможности — выключаем. Выключение уберёт персонализированные советы, рекламу и рекомендации.

-

Просмотр диагностических данных — можно оставить. Эта функция даёт возможность изучить информацию, которую Microsoft собирает о компьютере. Если она не нужна, то можно отключить функцию, а также удалить накопленные ранее диагностические данные.

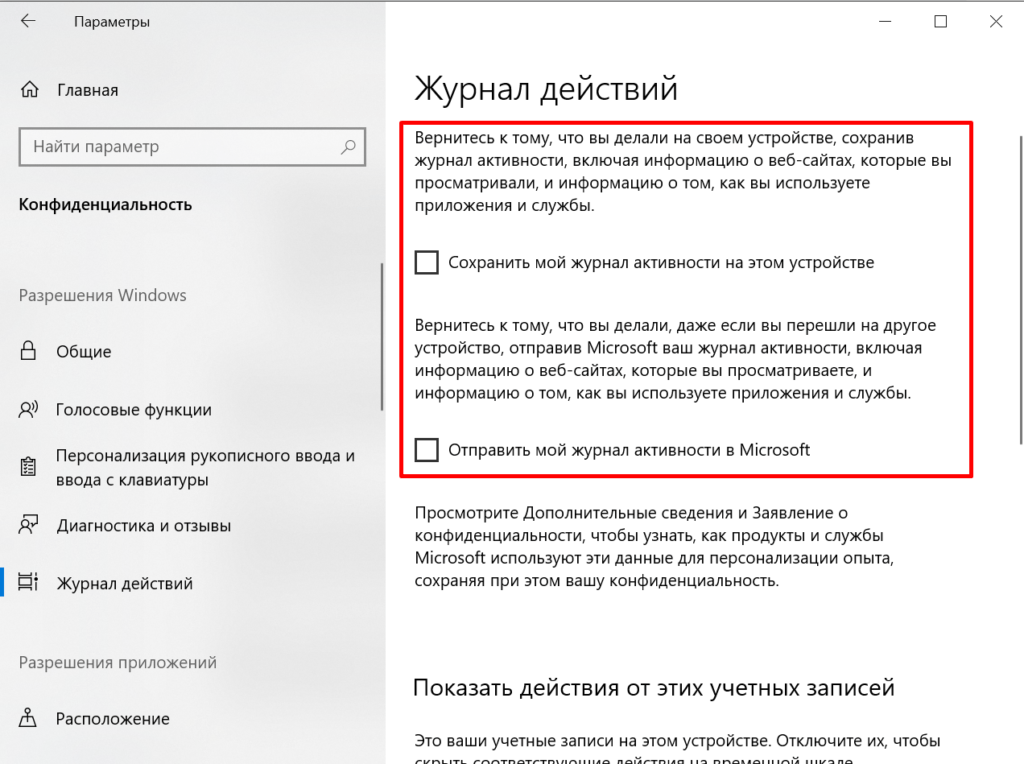

Далее переходим к параметрам сохранения журнала действий. Я предпочитаю не хранить его локально и тем более не отправлять в Microsoft, поэтому снимаю обе галочки. Для экономии места можно также удалить собранную ранее информацию, нажав на кнопку «Очистить».

На вкладке «Расположение» отключаем определение местоположения компьютера, а также запрещаем доступ приложений к информации о местоположении. Это не гарантирует полного уничтожения информации о геолокации, потому что у программ и самой системы есть и другие способы обнаружить, откуда работает пользователь.

На вкладке «Камера» выключаем доступ к камере на устройстве. Это не значит, что модуль перестанет работать. Просто при попытке приложения подключиться к камере будет появляться уведомление с просьбой предоставить специальное разрешение. Так мы устанавливаем контроль над тем, кто может использовать модуль для работы с фото или видео.

Доступ к микрофону на соответствующей вкладке тоже отключаем. Пусть каждое приложение отдельно спрашивает разрешение. Кому-то может это показаться не очень удобным, но я выбираю такую конфигурацию, чтобы быть в курсе, кто использует оборудование для записи аудио и видео. Альтернативный вариант — сразу отметить приложения, которым можно получать доступ к микрофону или камере.

Следующие несколько вкладок отвечают за доступ к уведомлениям, сведениям учётной записи, контактам, календарю, журналу вызовов, электронной почте, задачам, обмену сообщениями и радио. Я везде запрещаю доступ.

Логика та же, что и в случае с камерой и микрофоном. Если какому-то приложению хочется использовать эти возможности, пусть просит разрешение. В большей степени это проблема безопасности, нежели вопрос слежки за пользователем, но я предпочитаю исключить даже малейшую возможность несанкционированного доступа к личным данным. По этой же причине я запрещаю доступ на вкладках «Диагностика приложения», «Документы», «Изображения», «Видео», «Файловая система».

Для спокойствия я также запрещаю приложениям работать в фоновом режиме. Это положительно сказывается и на производительности компьютера — чем меньше задач, тем ниже нагрузка на оперативную память.

Если паранойя всё ещё не отпускает, то можно произвести дополнительные настройки конфиденциальности. Пара фишек:

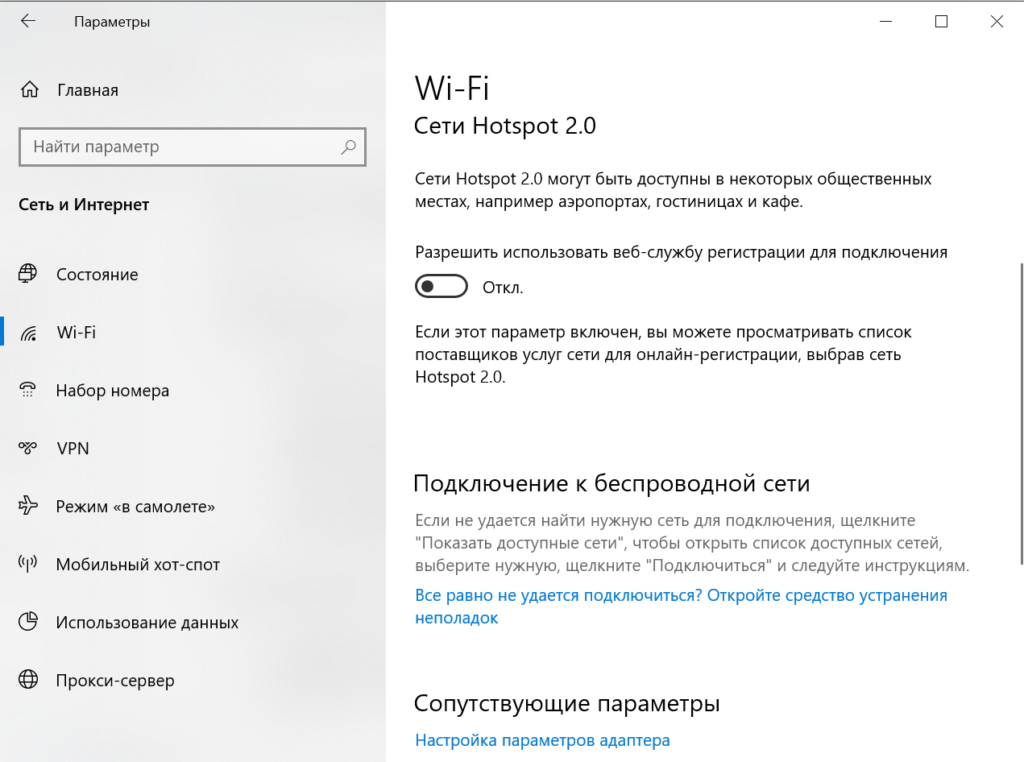

- На вкладке Wi-Fi в разделе «Сеть и интернет» нужно отключить опции «Искать платные планы для соседних рекомендуемых открытых точек доступа», «Подключаться к предложенным открытым хот-спотам», а также убрать разрешение на использование веб-службы регистрации для подключения в сетях Hotspot 2.0.

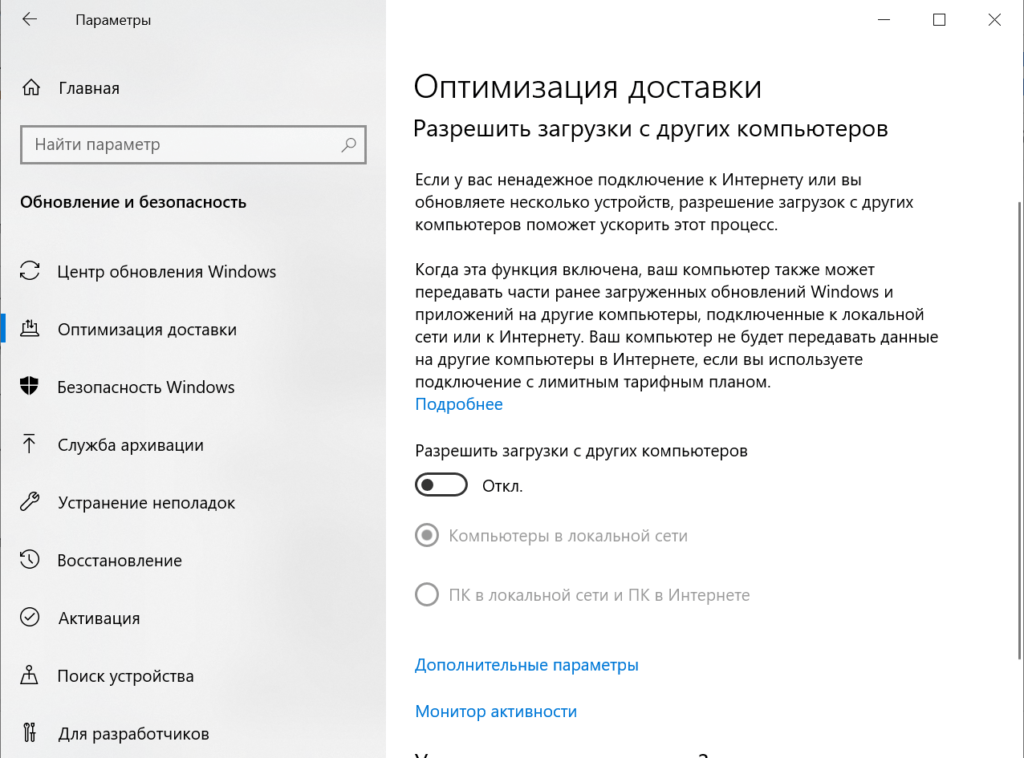

- В разделе «Обновление и безопасность» нужно перейти на вкладку «Оптимизация доставки» и отключить получение обновлений из нескольких мест.

Последняя фишка, которой я пользуюсь — отключение «Службы диагностического отслеживания». Или как минимум настройка ручного запуска. Как это сделать?

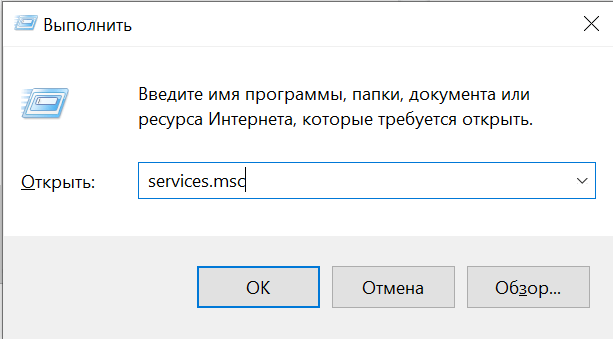

- Нажимаем сочетание клавиш Win+R.

- Выполняем команду services.msc.

- Находим в списке «Службу диагностического отслеживания».

- Двойным кликом открываем свойства.

- Отключаем её или выбираем ручной режим в поле «Тип запуска».

- Сохраняем конфигурацию нажатием кнопки ОК.

С помощью стандартных инструментов Windows не получится полностью отключить функции слежения. Однако поток информации, который идёт от компьютера на сервера Microsoft, значительно снизится.

Отключение трекинга

С функциями слежения мы разобрались, но для верности нужно ещё вырубить службу телеметрии, которая занимается отправкой данных на серверы Microsoft.

- Находим командную строку и выбираем запуск от имени администратора.

- Разрешаем вносить изменения на устройстве.

- Выполняем несколько команд. После ввода каждой команды не забываем нажать Enter.

sc delete DiagTrack

sc delete dmwappushservice

echo «» > C:ProgramDataMicrosoftDiagnosisETLLogsAutoLoggerAutoLogger-Diagtrack-Listener.etl

reg add HKLMSOFTWAREPoliciesMicrosoftWindowsDataCollection /v AllowTelemetry /t REG_DWORD /d 0 /f

Эти команды деактивируют службу телеметрии, после чего Windows 10 перестанет отправлять на серверы Microsoft информацию, которую собирают различные встроенные приложения.

Для верности можно ещё заблокировать доступ к серверам Microsoft через файл hosts. Он находится в системном каталоге C:WindowsSystem32driversetc.

Находим файл, открываем его через «Блокнот» и добавляем в конец документа IP-адреса серверов Microsoft.

statsfe2.update.microsoft.com.akadns.net

fe2.update.microsoft.com.akadns.net

s0.2mdn.net

survey.watson.microsoft.com

view.atdmt.com

watson.microsoft.com

watson.ppe.telemetry.microsoft.com

vortex.data.microsoft.com

vortex-win.data.microsoft.com

telecommand.telemetry.microsoft.com

telecommand.telemetry.microsoft.com.nsatc.net

oca.telemetry.microsoft.com

sqm.telemetry.microsoft.com

sqm.telemetry.microsoft.com.nsatc.net

watson.telemetry.microsoft.com

watson.telemetry.microsoft.com.nsatc.net

redir.metaservices.microsoft.com

choice.microsoft.com

choice.microsoft.com.nsatc.net

wes.df.telemetry.microsoft.com

services.wes.df.telemetry.microsoft.com

sqm.df.telemetry.microsoft.com

telemetry.microsoft.com

telemetry.appex.bing.net

telemetry.urs.microsoft.com

telemetry.appex.bing.net:443

settings-sandbox.data.microsoft.com

watson.live.com

statsfe2.ws.microsoft.com

corpext.msitadfs.glbdns2.microsoft.com

compatexchange.cloudapp.net

a-0001.a-msedge.net

sls.update.microsoft.com.akadns.net

diagnostics.support.microsoft.com

corp.sts.microsoft.com

statsfe1.ws.microsoft.com

feedback.windows.com

feedback.microsoft-hohm.com

feedback.search.microsoft.com

rad.msn.com

preview.msn.com

ad.doubleclick.net

ads.msn.com

ads1.msads.net

ads1.msn.com

a.ads1.msn.com

a.ads2.msn.com

adnexus.net

adnxs.com

az361816.vo.msecnd.net

az512334.vo.msecnd.net

ssw.live.com

ca.telemetry.microsoft.com

i1.services.social.microsoft.com

i1.services.social.microsoft.com.nsatc.net

df.telemetry.microsoft.com

reports.wes.df.telemetry.microsoft.com

cs1.wpc.v0cdn.net

vortex-sandbox.data.microsoft.com

oca.telemetry.microsoft.com.nsatc.net

pre.footprintpredict.com

spynet2.microsoft.com

spynetalt.microsoft.com

fe3.delivery.dsp.mp.microsoft.com.nsatc.net

cache.datamart.windows.com

db3wns2011111.wns.windows.com

settings-win.data.microsoft.com

v10.vortex-win.data.microsoft.com

win10.ipv6.microsoft.com

ca.telemetry.microsoft.com

i1.services.social.microsoft.com.nsatc.net

После сохранения документа система не сможет отправить данные в Microsoft, даже если вы не отключили отдельные функции слежения — серверы забанены по IP-адресам.

Использование сторонних программ

Самая большая сложность при отключении функций слежений — огромное количество настроек, разбросанных по системе. Чтобы не пропустить ничего, приходится потратить пару часов. С этой проблемой призваны бороться утилиты для автоматической деактивации сбора данных и отправки телеметрии. Все статьи и советы на форумах предлагают примерно одинаковый перечень:

- DWS (Destroy Windows 10 Spying).

- Disable Win Tracking.

- DoNotSpy 10.

- W10Privacy.

- O&O ShutUp10.

- Ashampoo AntiSpy for Windows 10.

- WPD.

Работают все программы по одному принципу — показывают список функций, которые можно отключить, чтобы система не собирала данные, а также позволяют забанить серверы Microsoft по IP-адресам. По сути, это то же самое, что мы делаем вручную, только всё собрано в едином интерфейсе. Удобно, но я стараюсь такими приложениями не пользоваться. Логика простая — запрещая Microsoft получать информацию о моей активности, я одновременно предоставляют полный доступ программе от менее известного разработчика. Поэтому я предпочитаю отключать функции слежения ручками — если уж страдать от паранойи, то до конца.

Видео

Post Views: 3 078