Содержание

- Защита

- Сканирование HTTPS

- Обнаружение потенциально нежелательных программ

- Усиленный режим (белые списки)

- Потоковые обновления

- Брандмауэр

- Перехват HTTPS-трафика антивирусами снижает безопасность защищенных соединений

- Как включить или отключить проверку сетевых файлов антивирусом «Защитник Windows» в Windows 10

- Как включить или отключить проверку сетевых файлов используя редактор локальной групповой политики

- Как включить или отключить проверку сетевых файлов в Windows PowerShell

- Как включить или отключить проверку сетевых файлов используя файл реестра

- Как в Avast отключить сканирование HTTPS протокола

- Для чего нужно отключать сканирование HTTPS

- Плюсы и минусы сканирования

- Как управлять сканированием

- Окно основных настроек

- Отключение сканирования

- Сохранение настроек

- Как включить сканирование

- Обходим проверку сертификата SSL

Защита

Первым шагом защиты является предупреждение появления небезопасных объектов на компьютере. Новая функция CyberCapture достигает этого за счет создания постоянной защиты от нераспознанных файлов, отправляя их в тестовую лабораторию Avast для анализа и последующего предупреждения о потенциальной опасности их открытия.

Функция сканирования HTTPS сканирует все защищенные с помощью данного протокола сайты. Исследования Университета Конкордия, Монреаль, Канада подтвердили, что сканер HTTPS Avast является самым надежным на рынке.

Аппаратная виртуализация обеспечивает защиту за счет создания виртуальных “тестовых зон” для запуска подозрительных загрузок. Тем временем, функция обнаружения потенциально нежелательных программ позволяет обнаружить неиспользуемые приложения, которые серьезно снижают производительность компьютера.

Сканирование HTTPS

Все большее количество онлайн сервисов переходят на протокол HTTPS, поэтому количество атак, нацеленных на данный протокол также увеличивается. Вот почему очень важно для обеспечения максимальной безопасности обнаруживать развивающийся вектор атаки. Для решения данной проблемы используется доверенная технология WebShield, которая умеет сканировать сайты HTTPS на предмет вредоносных программ и других видов угроз, включая MITM-атаки. Если ранее вместо сертификата сайта использовался собственный сертификат Avast, то теперь WebShield сохраняет оригинальный сертификат. Теперь нет необходимости добавлять в белые списки сайты, которые не принимают сертификаты Avast.

Сканер HTTPS обнаруживает и расшифровывает защищенный трафик TLS/SSL за счет использования генерируемых Avast сертификатов. Они добавляются в хранилище корневых сертификатов в Windows и в популярные браузеры для защиты от вирусов, распространяющихся по HTTPS. Дополнительно, данная функция добавляет поддержку трафика SPDY+HTTPS/HTTP 2.0.

Таким образом, посещение сайтов HTTPS становится безопаснее, при этом удобство пользователя не нарушается.

Пользователи могут настраивать и отключать сканирование HTTPS в настройках WebShield.

Обнаружение потенциально нежелательных программ

Потенциально нежелательные программы (ПНП), такие как тулбары и рекламные сети, которые пользователь устанавливает неосознанно, могут серьезно замедлять быстродействие пользовательского компьютера. В то время как ПНП не являются вредоносными программами, пользователи зачастую не знают об их существовании и не используют их.

Avast предлагает также инструмент Avast Browser Cleanup, предназначенный для включения и отключения браузерных плагинов. Avast Browser Cleanup выводит список всех расширений, тулбаров, плагинов с низким рейтингом и позволяет пользователю отключать или удалять их. Инструмент сканирует браузер, выводит список плохих тулбаров, которые были загружены и предлагает пользователю очистить бесполезные расширения.

Усиленный режим (белые списки)

Усиленный режим позволяет неопытным пользователям переключаться в режим белых списков, когда неизвестные файлы мгновенно блокируются независимо от того, являются ли они вредоносными или не представляют опасности. Пользователь может настроить два типа файловых классификаций в интерфейсе Avast:

Используя эти данные Avast может определять репутацию приложения. Все промежуточные процессы и проверки правил выполняются в обновлениях определений, поэтому пользователи могут наслаждаться высокой гибкостью без каких-либо прерываний. В усиленном режиме, если Avast обнаруживает проблему при попытке запустить приложение, появляется сообщение о том, что пользовательский компьютер может быть под угрозой, если запуск будет продолжен.

Потоковые обновления

Брандмауэр

Система Windows предлагает бесплатный брандмауэр, который имеет ограниченные возможности настройки под большинство потребностей в безопасности. Брандмауэр Avast предлагает улучшенную защиту исходящего трафика и повышенную гибкость настройка по сравнению с системным решением. Ненавязчивый фаервол использует краудсорсинговые данные 230-миллионого сообщества пользователей Avast для добавления типов файлов и приложений в белые списки. Брандмауэр доступен в Avast Internet Security и Avast Premier Antivirus.

Источник

Перехват HTTPS-трафика антивирусами снижает безопасность защищенных соединений

Согласно результатам исследования, перехват HTTPS-трафика антивирусами имеет серьезные негативные последствия для безопасности пользователей и их подключений к Интернету.

В рамках своего исследования, эксперты проанализировали 8 миллиардов защищенных подключений к серверам обновления Firefox, нескольким популярным Интернет-магазинам и к сети доставки контента CloudFlare. В итоге было перехвачено около 4% подключений к серверам Firefox, 6.2 % подключений к торговым площадкам и 10.8% подключений к сервису CloudFlare.

Исследователи также проанализировали влияние перехваченных подключений на общий уровень безопасности. Около 97% соединений с Firefox, 32% соединений с площадками электронной коммерции и 54% соединений с CloudFlare стали менее безопасными.

Исследователи заявляют: “Тревожным знаком является то, что перехваченные подключения не только используют слабые криптографические алгоритмы, но и применяют ранее взломанные шифры, которые позволяют проводить “атаки посредника” (MITM-атаки) и расшифровывать подключение”.

Хотя ранее было известно, что антивирусные продукты перехватывают HTTPS-трафик, исследователи все-равно были удивлены масштабами проблемы: “Хотя было общеизвестно, что антивирусы вмешиваются в подключения, мы игнорировали проблемы, полагая, что затронута только небольшая часть подключений. Тем не менее, мы обнаружили, что перехват получил очень широкое распространение и вызывает очень тревожные последствия”.

Таким образом, перехват HTTPS-трафика “значительно снижает уровень безопасности”, и антивирусным компаниям нужно перейти на альтернативные методы анализа.

Источник

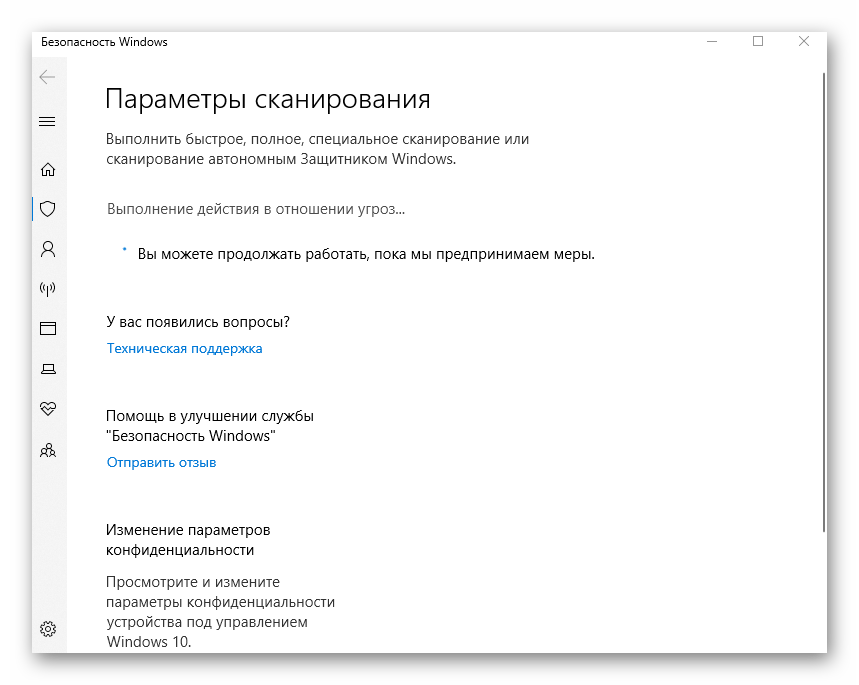

Как включить или отключить проверку сетевых файлов антивирусом «Защитник Windows» в Windows 10

В данной статье показаны действия, с помощью которых можно включить или отключить проверку сетевых файлов антивирусом «Защитник Windows» в операционной системе Windows 10.

Антивирусная программа «Защитник Windows» помогает защитить ваш компьютер от различных вредоносных программ, таких как вирусы, шпионские программы и другие потенциально нежелательные программы.

При необходимости можно включить или отключить проверку сетевых файлов антивирусной программой «Защитник Windows».

Чтобы включить или отключить проверку сетевых файлов антивирусом «Защитник Windows», необходимо войти в систему с правами администратора

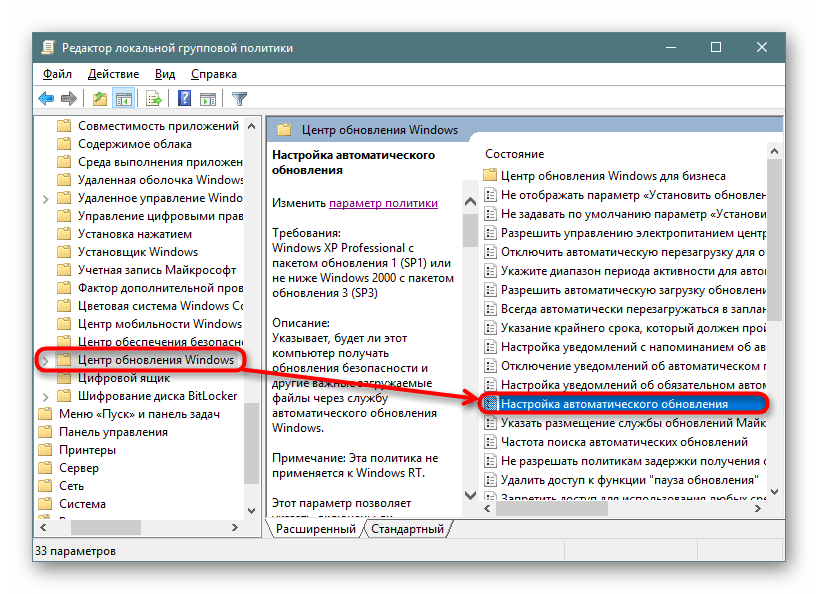

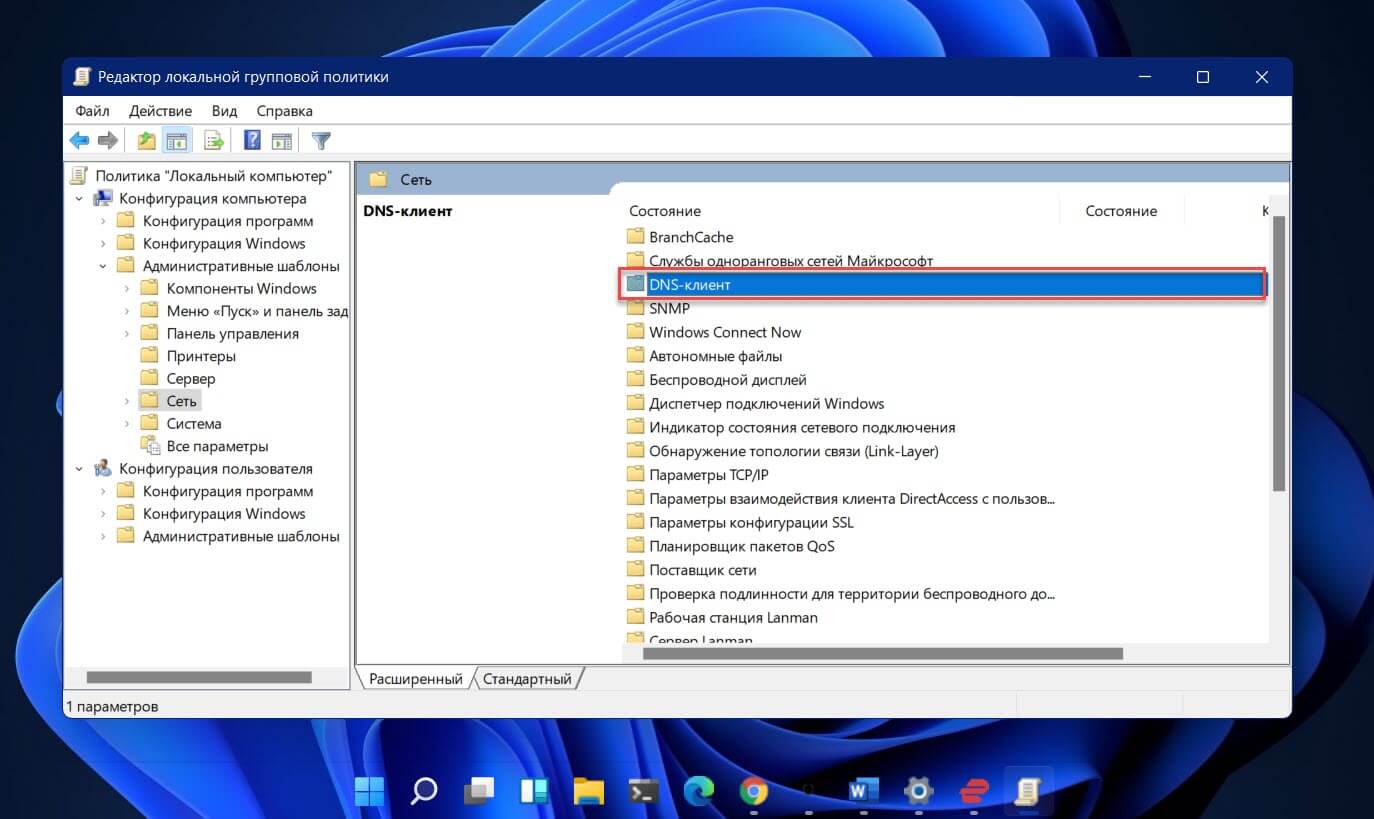

Как включить или отключить проверку сетевых файлов используя редактор локальной групповой политики

Редактор локальной групповой политики доступен в Windows 10 редакций Pro, Enterprise, Education.

Чтобы включить проверку сетевых файлов, откройте редактор локальной групповой политики, для этого нажмите сочетание клавиш

В открывшемся окне редактора локальной групповой политики, разверните следующие элементы списка:

Конфигурация компьютера ➯ Административные шаблоны ➯ Компоненты Windows ➯ Антивирусная программа «Защитник Windows» ➯ Проверка

Далее, в правой части окна дважды щелкните левой кнопкой мыши по параметру политики с названием Проверять сетевые файлы.

Затем в окне «Проверять сетевые файлы» установите переключатель в положение Включено и нажмите кнопку OK.

Чтобы отключить проверку сетевых файлов, в окне «Проверять сетевые файлы» установите переключатель в положение Не задано и нажмите кнопку OK.

Как включить или отключить проверку сетевых файлов в Windows PowerShell

Также включить или отключить проверку сетевых файлов можно и в консоли PowerShell.

Чтобы включить проверку сетевых файлов, откройте консоль Windows PowerShell от имени администратора и выполните следующую команду:

Чтобы отключить проверку сетевых файлов, откройте консоль Windows PowerShell от имени администратора и выполните следующую команду:

Как включить или отключить проверку сетевых файлов используя файл реестра

Данный способ также позволяет включить или отключить проверку сетевых файлов антивирусной программой «Защитник Windows» с помощью внесения изменений в системный реестр Windows посредством файла реестра.

Прежде чем вносить какие-либо изменения в реестр, настоятельно рекомендуется создать точку восстановления системы

Все изменения производимые в реестре отображены ниже в листингах файлов реестра.

Чтобы включить проверку сетевых файлов, создайте и примените файл реестра следующего содержания:

Windows Registry Editor Version 5.00.

Чтобы отключить проверку сетевых файлов, создайте и примените файл реестра следующего содержания:

Windows Registry Editor Version 5.00.

После применения файлов реестра, чтобы изменения вступили в силу, перезагрузите компьютер.

Используя рассмотренные выше действия, можно включить или отключить проверку сетевых файлов антивирусной программой «Защитник Windows» в операционной системе Windows 10.

Источник

Как в Avast отключить сканирование HTTPS протокола

HTTPS — расширение стандартного протокола HTTP для повышения безопасности передаваемых данных. Протокол HTTP разработан для передачи данных, которые первоначально были в виде гипертекста, а в настоящее время по нему можно передавать произвольную информацию.

HTTPS добавляет поддержку шифрования, в результате защищенная информация передается поверх криптографического протокола TLS. Иногда надо отключить проверку соединения по защищенному протоколу, поскольку антивирус может вступать в конфликт с безопасными сайтами, которые используют защищенное соединение. Например, с банками и другими финансовыми организациями.

Для чего нужно отключать сканирование HTTPS

Не так давно были опубликованы результаты исследований Google, Cloudflare (американская компания, работающая в области защиты информации) и Mozilla относительно эффективности перехвата трафика, который передается по протоколу HTTPS.

Согласно им, сканирование HTTPS антивирусами не должно считаться надежным способом повышения безопасности по трем главным причинам:

Securitylab, один из крупнейших специалистов в области защиты информации, прокомментировал результаты пожеланием антивирусам переходить на другие методы анализа, дабы не снижать безопасность подключений.

Плюсы и минусы сканирования

Avast по умолчанию занимается сканированием HTTPS. Процедура заключается в перехвате зашифрованного трафика, его расшифровке и проверке на наличие вредоносного кода. Это может быть полезно.

По состоянию на текущий год защищенный протокол становится негласным стандартом качественного сайта, и его использование повышает доверие ресурсу в глазах пользователя. Злоумышленники могут этим воспользоваться с помощью метода социальной инженерии, который заключается в:

Учитывая уровень распространенности протокола HTTPS, Avast говорит о необходимости проверки защищенных соединений.

О минусах сказано выше — главный состоит в недоказанности эффективности защиты. Возможно, Avast больше вредит сканированием защищенного протокола, чем помогает.

У экспертов до сих пор нет единого мнения на этот счет, а для конечного пользователя ситуация осложняется заинтересованностью сторон при проведении исследований. Антивирусы говорят об эффективности сканирования, компании, связанные с разработкой и поддержкой протокола говорят о неэффективности.

Истина, скорее всего, где-то посередине. Отключить проверку антивирусом HTTPS можно при посещении проверенных сайтах, а потом снова.

Как управлять сканированием

Вы можете выключить или включить сканирование защищенного протокола в любой момент. Для этого разработан графический интерфейс, доступ к которому находится в окне программы.

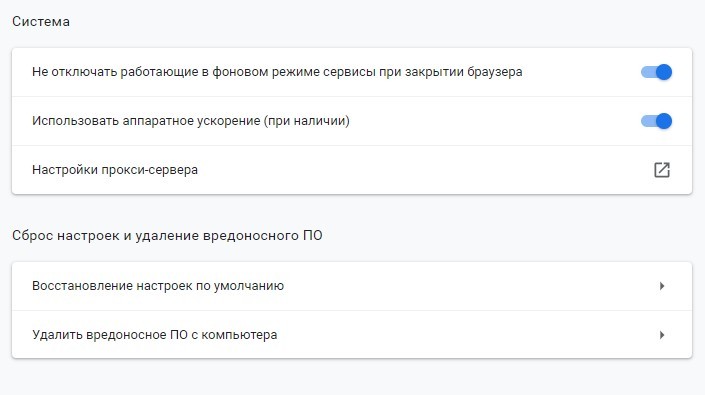

Основное меню настроек Аваст

Окно основных настроек

Главные настройки делаются в специальном окне, получить доступ к которому, можно выполнив следующий алгоритм:

Настройка параметров защиты в Аваст

После этого откроется окно основных настроек, в котором можно управлять экраном файловой системы, экраном почты и веб-экраном.

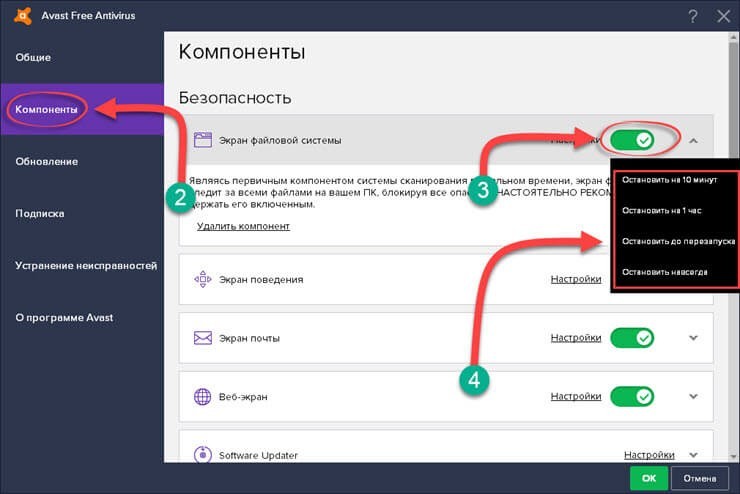

Отключение сканирования

Отключить сканирование нужно в окне главных настроек. Войдите в него, а затем:

Отключение сканирования HTTPS

После выполнения указанных действий будет отключен режим сканирования HTTPS.

Сохранение настроек

Настройки сохраняются после выполнения приведенной выше инструкции. Попробуйте зайти на нужный сайт. Если он некорректно открывается, либо нельзя использовать какие-то функции, повторите приведенную выше инструкцию до снятия галочки с пункта «Включить сканирование HTTPS». Уберите галочку с пункта «Включить сканирование скриптов» и нажмите «ОК» в правом нижнем углу.

Вы только что отключили функцию проверки вредоносных сценариев браузера. Иногда антивирус не распознает безвредные сценарии на проверенных сайтах, к которым могут относиться даже банки. Отключение функции разрешает загрузить страницу в том виде, в каком она была изначально задумана.

Отключать скрипты лучше только при посещении проверенных и точно безопасных сайтов, не забывайте потом включать их снова.

Как включить сканирование

Чтобы включить сканирование, запустите антивирус, а затем:

Для завершения и сохранения настроек нажмите на «ОК» в правом нижнем углу. Чтобы сохраненные изменения вступили в силу, понадобится перезапустить браузер.

Источник

Обходим проверку сертификата SSL

В этом кратком обзоре я хотел бы поделиться своим опытом, как отключить проверку SSL для тестовых сайтов, иначе говоря, как сделать HTTPS сайты доступными для тестирования на локальных машинах.

В современное время https протокол становится все популярней, у него масса плюсов и достоинств, что хорошо. Правда для разработчиков он может вызывать легкий дискомфорт в процессе тестирования.

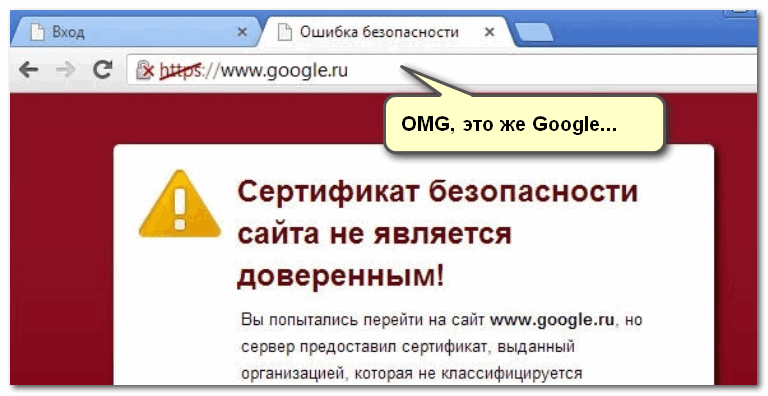

Всем известно, что при посещении сайта у которого “временно” что-то случилось c сертификатом вы обнаружите предупреждение, которое показывается, если сертификат безопасности не является доверенным net::ERR_CERT_AUTHORITY_INVALID?

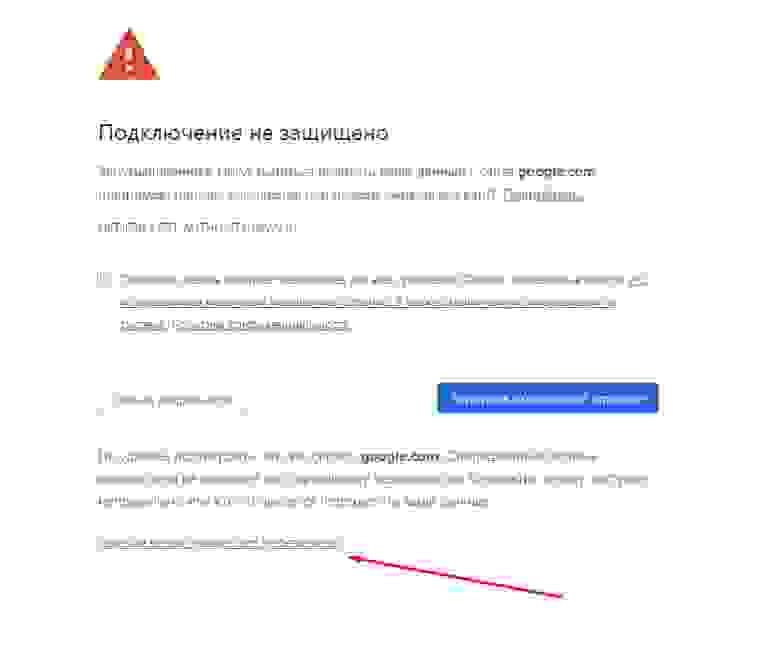

Все современные браузеры показывают сообщение об ошибке HSTS

Самый простой способ обхода данного запрета — это, разумеется, нажатие на вкладку “Дополнительные” и согласиться с Небезопасным режимом.

Но не во всех браузерах как оказывается, есть данная возможность. Так я столкнулся с данной проблемой в Chrome на Mac OS

Разработчики данной операционной системы настолько обеспокоены безопасностью пользователей, что даже убрали доступ в «Небезопасном режиме» к сайту, несмотря на то, что это сайт владельца устройства.

Ну что ж, поскольку, вести разработку в других, более сговорчивых браузерах было не комфортно, вот способы как обойти эту проблему:

— Все хромоподобные браузеры (Chrome, Opera, Edge …) могут открыть небезопасную веб страницу, если на английской раскладке клавиатуры набрать фразу:

прямо на данной веб странице. Это даст возможность работать с сайтом без оповещение об ошибке на момент текущей сессии браузера, пока вы не закроете вкладку Chrome.

— Если же вам предстоит более длительная работа с сайтом, то рекомендую для этих нужд создать отдельного тестового пользователя на рабочем столе и указать ему необходимы флаги.

Achtung! Данные манипуляции необходимо выполнять с выключенным Chrome приложением, иначе чуда не произойдет.

Если вы оставите сертификат ненадежным, то некоторые вещи не будут работать. Например, кэширование полностью игнорируется для ненадежных сертификатов.

Браузер напомнит, что вы находитесь в небезопасном режиме. Поэтому крайне не рекомендуется шастать по злачным сайтам Интернета с такими правами доступами.

*Так же есть метод с добавлением сертификатов тестируемого сайта в конфиги браузера Настройки->Безопасность->Настроить сертификаты->Импорт… но мне он показался не продуктивным и очень муторным, поэтому не привожу

Надеюсь моя краткая статья кому-то пригодится при разработке и тестировании сайтов =)

Источник

Сканирование HTTPS — это функция компонента Веб-защита программы Avast Antivirus. Сканирование HTTPS защищает ПК от вредоносного ПО, которое может попасть на него в форме зашифрованного с помощью протоколов TLS и SSL HTTPS-трафика при просмотре страниц в Интернете. По умолчанию эта функция активирована, чтобы обеспечить полную защиту. При отключении сканирования HTTPS вредоносное ПО, которое может проникнуть на ПК через HTTPS-трафик, скрыто шифрованием SSL и TLS, из-за чего компьютер более уязвим для угроз.

Управление сканированием HTTPS компонента «Веб-защита»

Чтобы отключить сканирование HTTPS, выполните действия, описанные в инструкции ниже или показанные в GIF-анимации.

- Откройте программу Avast Antivirus и перейдите в раздел

☰Меню ▸ Настройки. - Выберите Защита ▸ Основные компоненты защиты.

- Пролистайте вниз до раздела Настройте параметры компонента защиты, а затем выберите вкладку Веб-защита.

- Снимите флажок Включить сканирование HTTPS.

Сканирование HTTPS будет отключено. Чтобы снова его включить, выполните шаги 1–3, описанные выше, а затем установите флажок возле пункта Включить сканирование HTTPS.

- Avast Premium Security 22.x для Windows

- Avast Free Antivirus 22.x для Windows

- Microsoft Windows 11 Home / Pro / Enterprise / Education

- Microsoft Windows 10 Home / Pro / Enterprise / Education — 32- или 64-разрядная версия

- Microsoft Windows 8,1 / Pro / Enterprise — 32- или 64-разрядная версия

- Microsoft Windows 8 / Pro / Enterprise — 32- или 64-разрядная версия

- Microsoft Windows 7 Home Basic / Home Premium / Professional / Enterprise / Ultimate — SP 1 с обновлением Convenient Rollup, 32- или 64-разрядная версия

Обновлено: 16/11/2022

HTTPS — расширение стандартного протокола HTTP для повышения безопасности передаваемых данных. Протокол HTTP разработан для передачи данных, которые первоначально были в виде гипертекста, а в настоящее время по нему можно передавать произвольную информацию.

HTTPS добавляет поддержку шифрования, в результате защищенная информация передается поверх криптографического протокола TLS. Иногда надо отключить проверку соединения по защищенному протоколу, поскольку антивирус может вступать в конфликт с безопасными сайтами, которые используют защищенное соединение. Например, с банками и другими финансовыми организациями.

Содержание

- 1 Для чего нужно отключать сканирование HTTPS

- 2 Плюсы и минусы сканирования

- 3 Как управлять сканированием

- 3.1 Окно основных настроек

- 3.2 Отключение сканирования

- 3.3 Сохранение настроек

- 4 Как включить сканирование

- 5 Похожие вопросы

Не так давно были опубликованы результаты исследований Google, Cloudflare (американская компания, работающая в области защиты информации) и Mozilla относительно эффективности перехвата трафика, который передается по протоколу HTTPS.

Согласно им, сканирование HTTPS антивирусами не должно считаться надежным способом повышения безопасности по трем главным причинам:

- Протокол HTTPS изначально защищен, специально разработан с применением криптографических методов сохранения данных, в дополнительных улучшениях не нуждается;

- Для сканирования антивирусы должны устанавливать свой корневой сертификат на ПК или ноутбук пользователя, что снижает безопасность подключения;

- Сканеры, установленные в популярные антивирусы неидеальны, у них свои уязвимости, которыми пользуются злоумышленники.

Securitylab, один из крупнейших специалистов в области защиты информации, прокомментировал результаты пожеланием антивирусам переходить на другие методы анализа, дабы не снижать безопасность подключений.

Плюсы и минусы сканирования

Avast по умолчанию занимается сканированием HTTPS. Процедура заключается в перехвате зашифрованного трафика, его расшифровке и проверке на наличие вредоносного кода. Это может быть полезно.

По состоянию на текущий год защищенный протокол становится негласным стандартом качественного сайта, и его использование повышает доверие ресурсу в глазах пользователя. Злоумышленники могут этим воспользоваться с помощью метода социальной инженерии, который заключается в:

- Вызове доверия у пользователя;

- Провокации на отключение проверки защищенного соединения;

- Внедрении вредоносного кода пользователю.

Учитывая уровень распространенности протокола HTTPS, Avast говорит о необходимости проверки защищенных соединений.

О минусах сказано выше — главный состоит в недоказанности эффективности защиты. Возможно, Avast больше вредит сканированием защищенного протокола, чем помогает.

У экспертов до сих пор нет единого мнения на этот счет, а для конечного пользователя ситуация осложняется заинтересованностью сторон при проведении исследований. Антивирусы говорят об эффективности сканирования, компании, связанные с разработкой и поддержкой протокола говорят о неэффективности.

Истина, скорее всего, где-то посередине. Отключить проверку антивирусом HTTPS можно при посещении проверенных сайтах, а потом снова.

Как управлять сканированием

Вы можете выключить или включить сканирование защищенного протокола в любой момент. Для этого разработан графический интерфейс, доступ к которому находится в окне программы.

Основное меню настроек Аваст

Окно основных настроек

Главные настройки делаются в специальном окне, получить доступ к которому, можно выполнив следующий алгоритм:

- Запустите программу;

- Кликните на «Настройки», иконка которых в виде шестеренок находится в правом верхнем углу;

- Нажмите на раздел «Активная защита» в левой половине окна, после чего в правой найдите раздел «Веб-экран» и кликните на ссылку «Настройки», которая находится напротив него.

Настройка параметров защиты в Аваст

После этого откроется окно основных настроек, в котором можно управлять экраном файловой системы, экраном почты и веб-экраном.

Отключение сканирования

Отключить сканирование нужно в окне главных настроек. Войдите в него, а затем:

- Снимите галочку с пункта «Включить сканирование HTTPS»;

- Нажмите «ОК» в правом нижнем углу;

- Закройте окно, и перезапустите браузер.

Отключение сканирования HTTPS

После выполнения указанных действий будет отключен режим сканирования HTTPS.

Сохранение настроек

Настройки сохраняются после выполнения приведенной выше инструкции. Попробуйте зайти на нужный сайт. Если он некорректно открывается, либо нельзя использовать какие-то функции, повторите приведенную выше инструкцию до снятия галочки с пункта «Включить сканирование HTTPS». Уберите галочку с пункта «Включить сканирование скриптов» и нажмите «ОК» в правом нижнем углу.

Вы только что отключили функцию проверки вредоносных сценариев браузера. Иногда антивирус не распознает безвредные сценарии на проверенных сайтах, к которым могут относиться даже банки. Отключение функции разрешает загрузить страницу в том виде, в каком она была изначально задумана.

Отключать скрипты лучше только при посещении проверенных и точно безопасных сайтов, не забывайте потом включать их снова.

Как включить сканирование

Чтобы включить сканирование, запустите антивирус, а затем:

- Нажмите в правом верхнем углу на значок из трех точек и кликните на пункт «Настройки»;

- Нажмите на пункт «Защита» в левой половине экрана, а потом на «Основные компоненты защиты»;

- Прокрутите открывшееся окно до самого низа, пока не найдете раздел «Настройте параметры компонента защиты»;

- Войдите на вкладку «Веб-защита»;

- Поставьте галочку на пункте «Включить сканирование HTTPS».

Для завершения и сохранения настроек нажмите на «ОК» в правом нижнем углу. Чтобы сохраненные изменения вступили в силу, понадобится перезапустить браузер.

Похожие вопросы

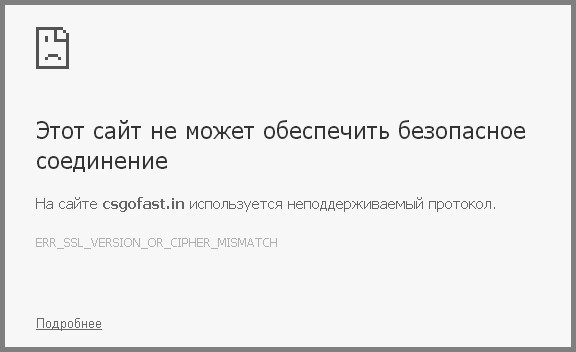

Ошибка «Этот сайт не может обеспечить безопасное соединение» в Chrome, Opera и Яндекс Браузер

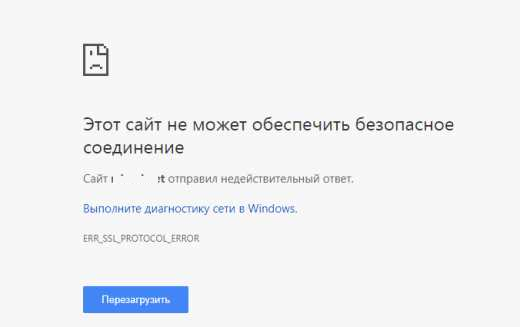

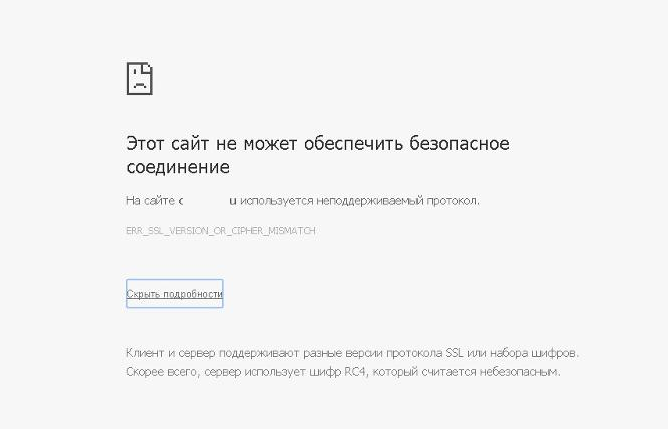

У меня почему-то перестали открываться некоторые HTTPS сайты (не все!). При попытке открыть такой сайт в браузере появляется окно с ошибкой «Этот сайт не может обеспечить безопасное соединение». Сайты не отображаются как в Google Chrome, так и в Opera, Яндекс Браузере и Microsoft Edge. Без HTTPS некоторые сайты открываются, но не все, только те, у которых страницы доступны и по протоколу HTTPS и по протоколу HTTP. В Google Chrome ошибка при открытии HTTPS сайт выглядит так:

Клиент и сервер поддерживают разные версии протокола SSL и набора шифров. Скорее всего, сервер использует шифр RC4, который считается небезопасный.» [/alert]

Или в Mozilla Firefox :

В Opera и Яндекс Браузере ошибки выглядит примерно также.

Как мне открыть такие сайты?

Ответ

Как вы уже вероятно поняли, проблема связана с проблемами при SSL взаимодействии между вашим компьютеров и HTTPS сайтом. Причины такой ошибки могут быть довольно разные. В этой статье я попробовал собрать все методы исправления ошибки «Этот сайт не может обеспечить безопасное соединение» (This site can’t provide a secure connection, ERR_SSL_PROTOCOL_ERROR) в различных браузерах.

Сразу хочется отметить, что несмотря на то, что браузеры Google Chrome, Opera, Яндекс Браузер и Edge выпускаются разными компаниями, на самом деле все эти браузеры основаны на одном и том же движке — WebKit (Chromium) и проблема с ошибками при открытии HTTPS сайтов в них решается одинаково.

В первую очередь нужно убедиться, что проблема не на стороне самого HTTPS сайта. Попробуйте открыть его с других устройств (телефон, планшет, домашний/рабочий компьютер и т.д.). Также проверьте, открывается ли в других браузерах, например, IE/Edge или Mozilla Firefox. В Firefox похожая ошибка обсуждалась в статье Ошибка при установлении защищённого соединения в Mozilla Firefox.

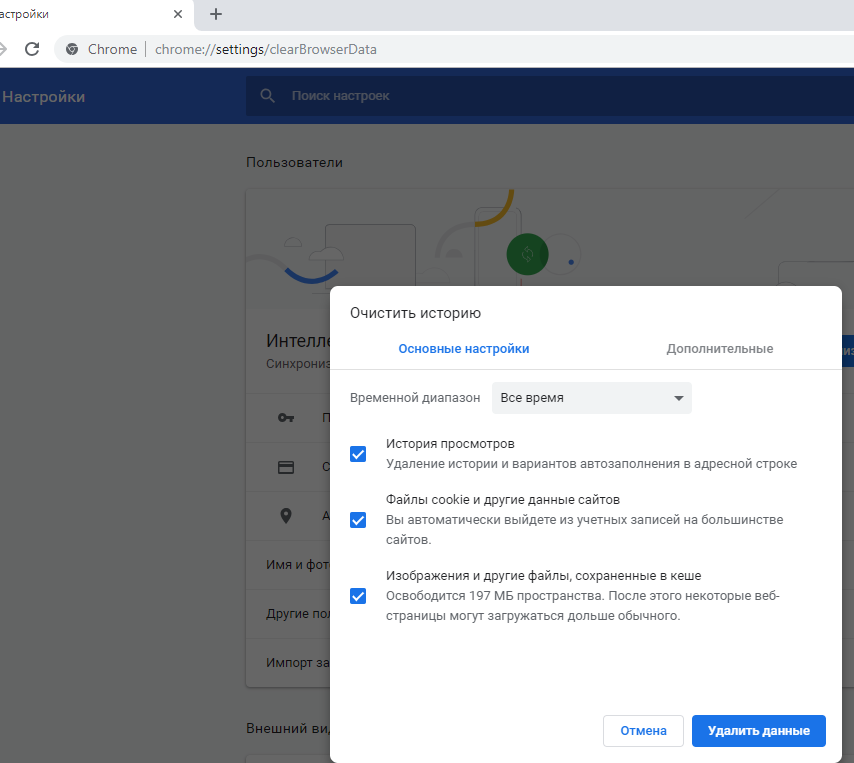

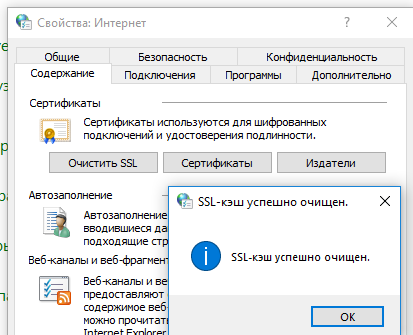

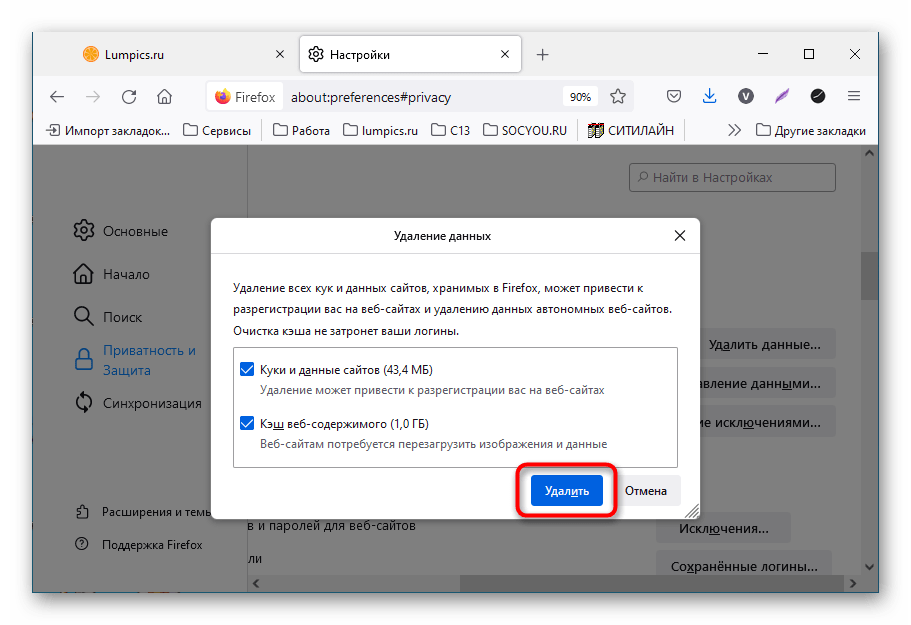

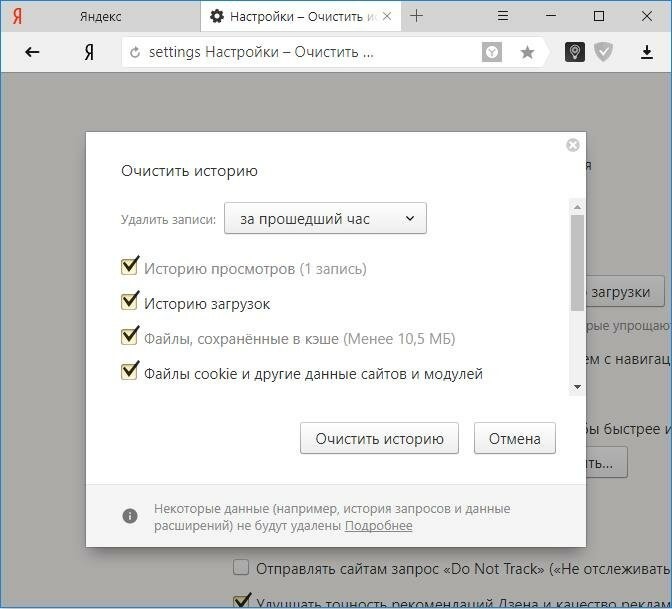

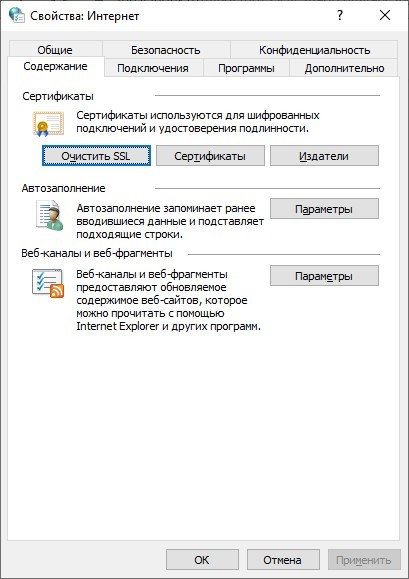

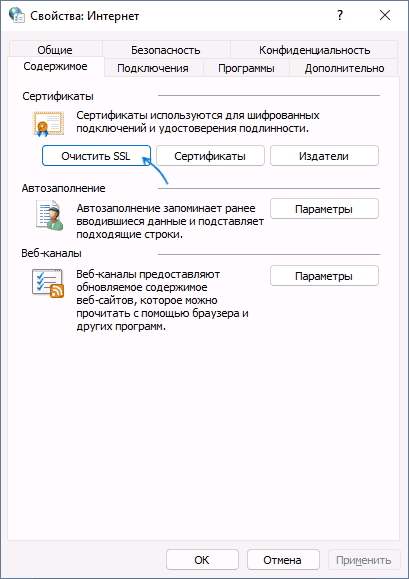

Очистите в брайзере кэш и куки, сбросьте SSL кэш

Кэш и куки браузера могут быть частой причиной возникновения ошибок с SSL сертификатами. Рекомендуем сначала очистить в браузере кэш и куки. В Chrome нужно нажать сочетание клавиш Ctrl + Shift + Delete, выберите промежуток времени (Все время) и нажмите кнопку очистки данных (Удалить данные / Clear Data).

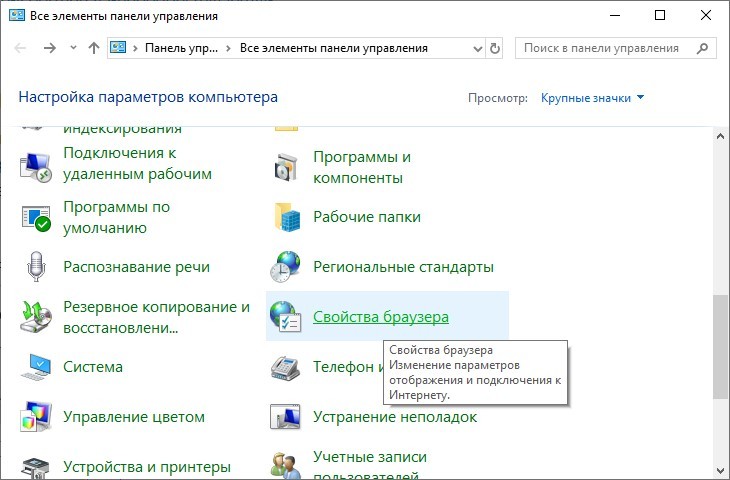

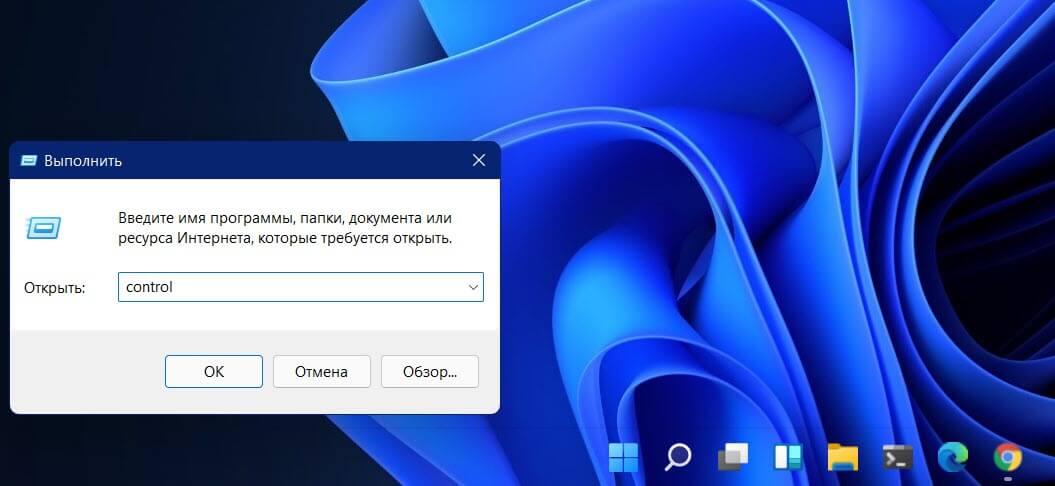

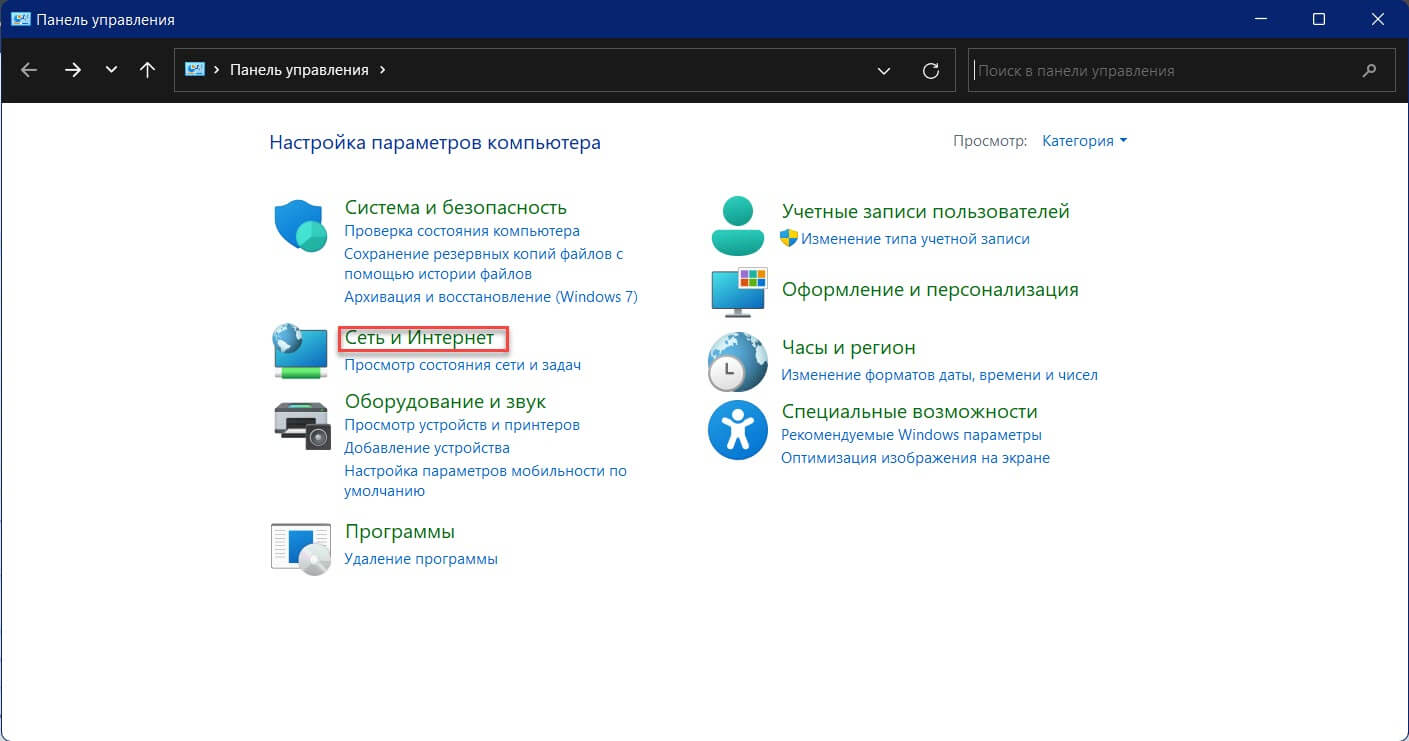

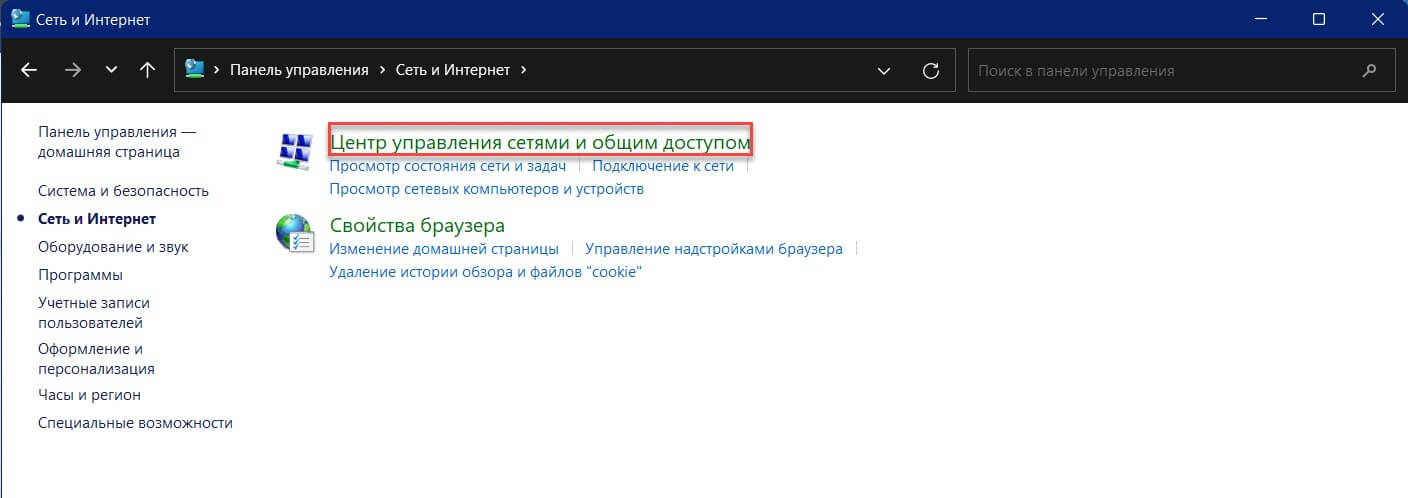

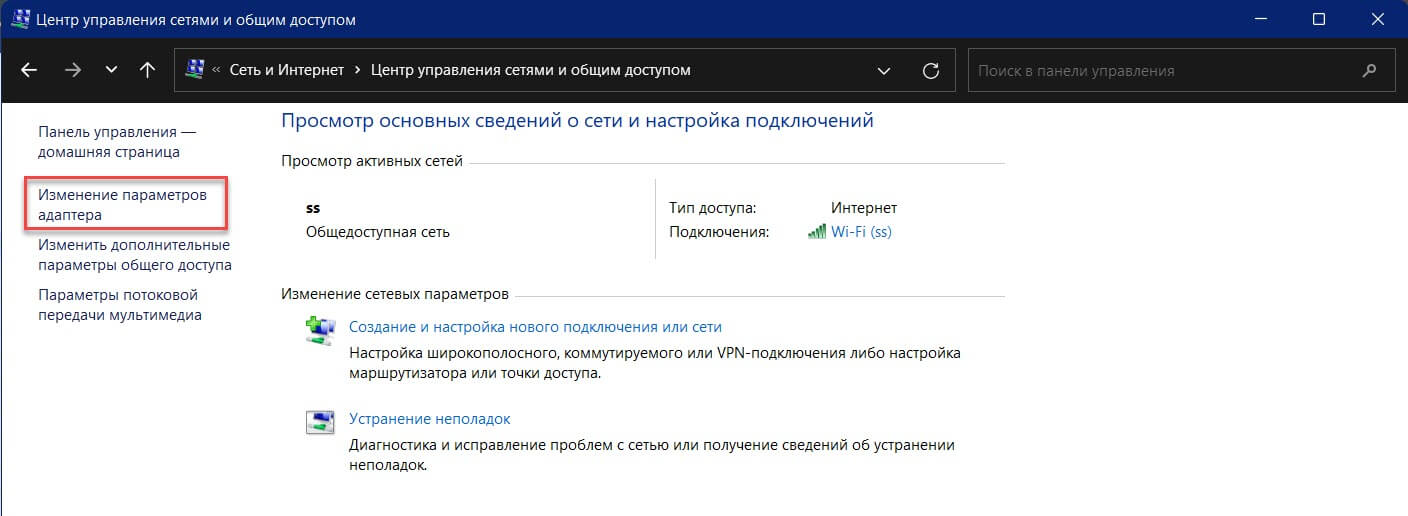

Чтобы очистить SSL кэш в Windows:

- Перейдите в раздел Панель управления ->Свойства браузера;

- Щелкните по вкладке Содержание;

- Нажмите на кнопку Очистить SSL (Clear SSL State);

- Должно появится сообщение “SSL-кэш успешно очищен”;

- Осталось перезапустить браузер и проверить, осталась ли ошибка ERR_SSL_PROTOCOL_ERROR.

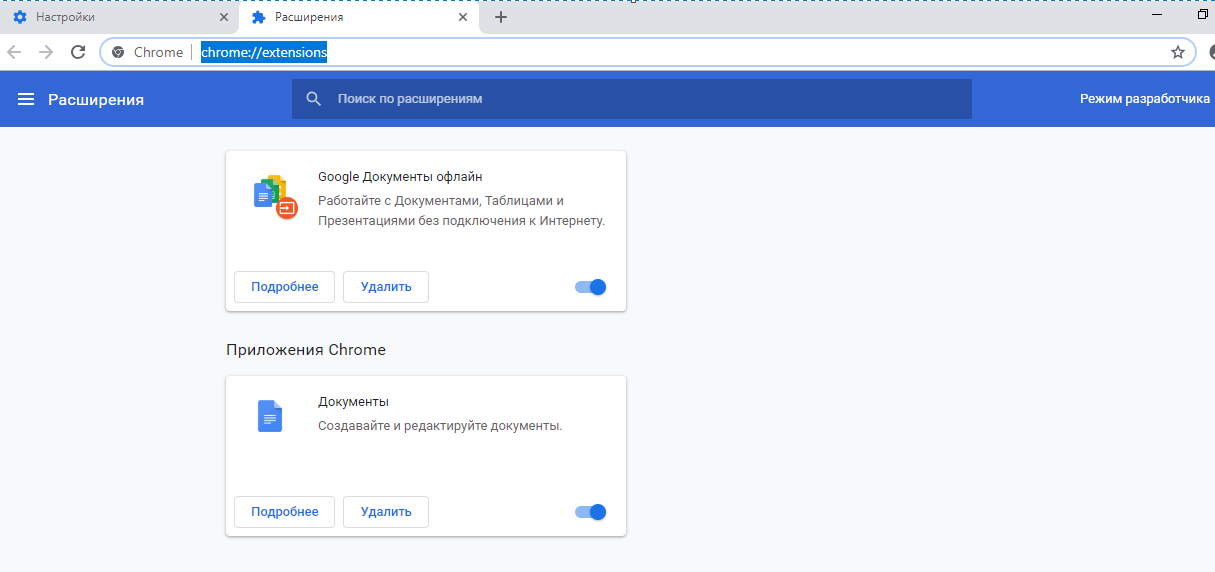

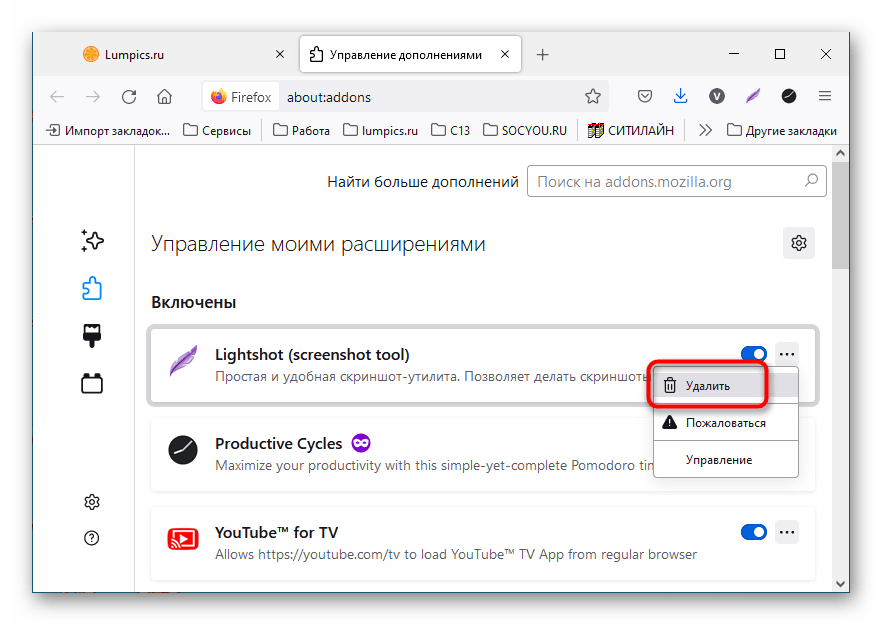

Отключите сторонние расширения в браузере

Рекомендуем отключить (удалить) сторонние расширения браузера, особенно всякие анонимайзеры, прокси, VPN, расширения антивируса и другие подобные Addon-ы, которые могут вмешиваться в прохождение трафика до целевого сайта. Посмотреть список включенных расширения в Chrome можно, перейдя в Настройки -> Дополнительные инструменты -> Расширения, или перейдя на страницу chrome://extensions/ . Отключите все подозрительные расширения.

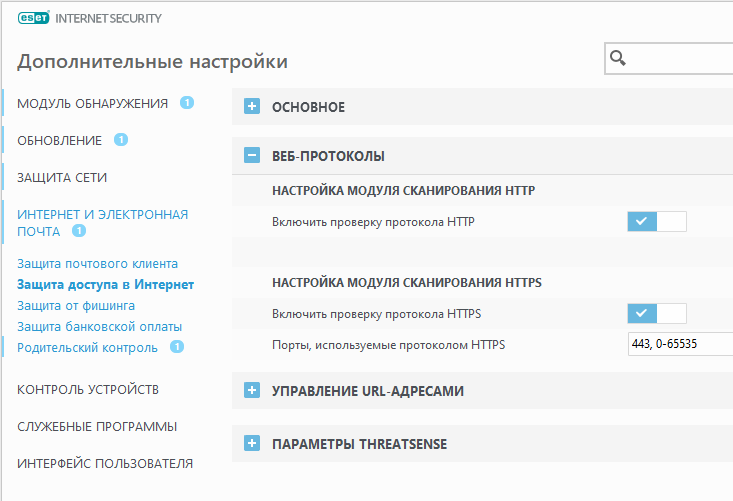

Проверьте настройки антивируса и файрвола

Если на вашем компьютере установлены антивирусная программа или межсетевой экран (часто он встроен в антивирус), возможно доступ к сайту блокируется именно ими. Чтобы понять, ограничивают ли доступ к сайту антивирусы или файрволы, попробуйте на время приостановить их работу.

Во многих современных антивирусах по-умолчанию присутствует модуль проверки SST/TLS сертификатов сайтов. Если антивирус обнаружит, что сайт использует недостаточно защищенный (или самоподписанный) сертификат или устаревшую версию протокола SSL (тот же SSL 3.0 или TLS 1.0), доступ к пользователя к такому сайту может быть ограничен. Попробуйте отключить сканирование HTTP/HTTPS трафика и SSL сертификатов. В различных антивирусах эта опция может называть по-разному. Например:

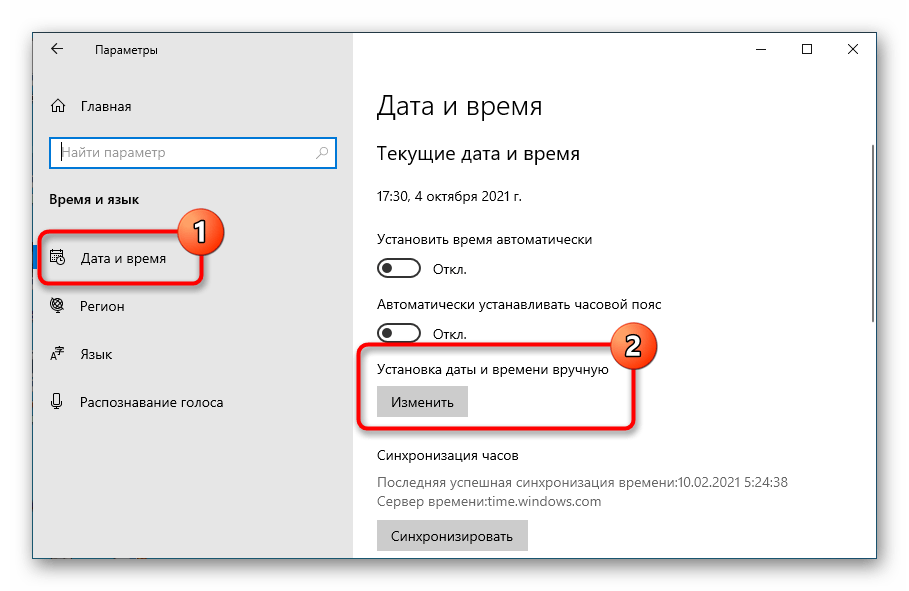

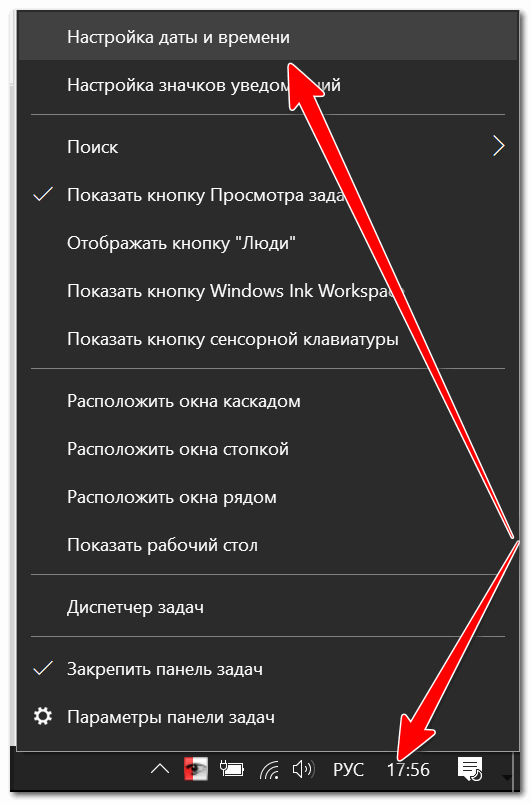

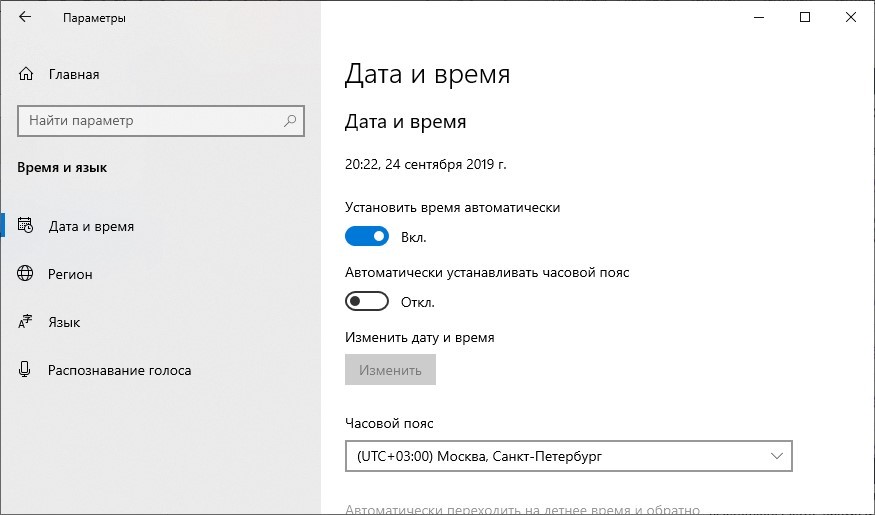

Проверьте настройки даты и времени

Неправильная дата и время (и часового пояса) на компьютере также может быть причиной ошибки при установке защищенного соединения с HTTPS сайтами. Ведь при выполнении аутентификации система проверяет срок создания и дату истечения сертификата сайта и вышестоящего центра сертификации.

Проверьте что у вас установлено правильно время и часовой пояс. Если время постоянно сбивается – смотри статью “Сбивается время на компьютере при выключении: что делать?”.

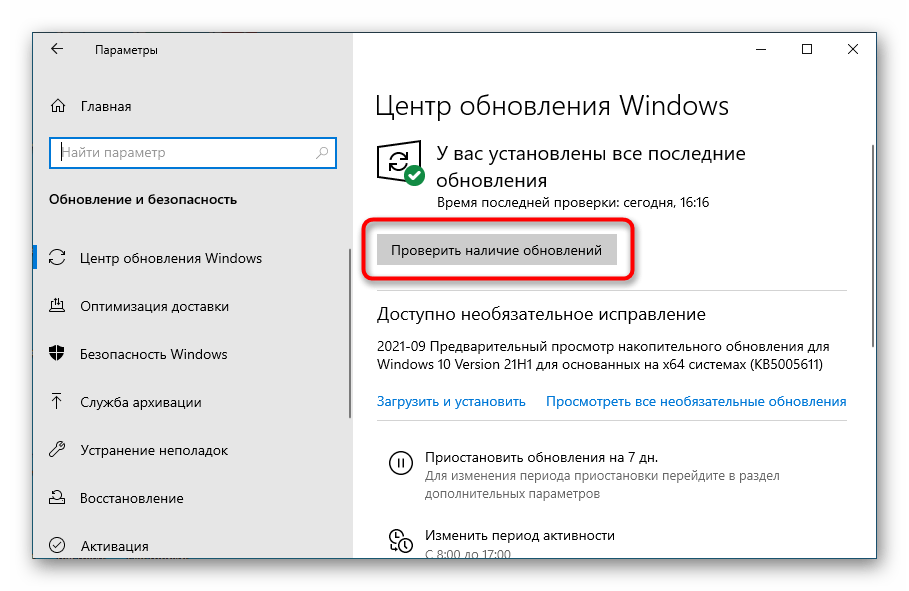

Обновите корневые сертификаты Windows

Если ваш компьютер находится в изолированном сегменте, давно не обновлялся или на нем совсем отключена служба автоматического обновления, на вашем компьютере могут отсутствовать новые корневые доверенные сертификаты (TrustedRootCA). Рекомендуем выполнить обновление системы: установить последние обновления безопасности и обновления часовых поясов.

Вы можете вручную обновить корневые сертификаты по статье: Как вручную обновить корневые сертификаты в Windows (так же рекомендуем проверить хранилище сертификатов на предмет недоверенных сертификатов, это позволит предотвратить перехват вашего HTTPs трафика и ряд других проблем).

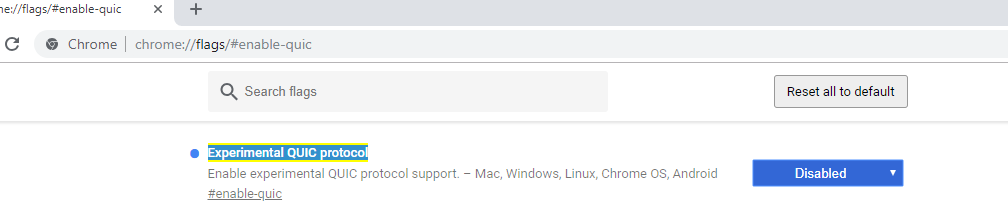

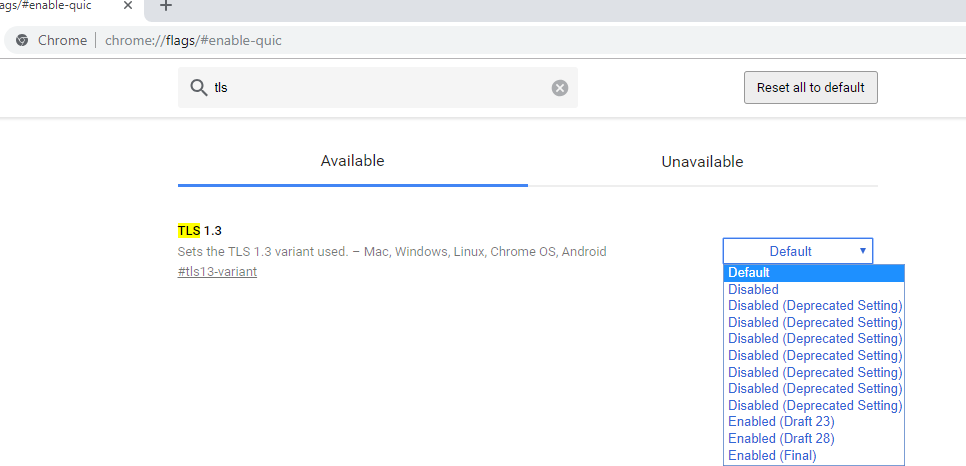

Отключите поддержку протокола QUIC

Проверьте, не включена ли в Chrome поддержка протокола QUIC (Quick UDP Internet Connections). Протокол QUIC позволяет гораздо быстрее открыть соединение и согласовать все параметры TLS (HTTPs) при подключении к сайту. Однако в некоторых случая он может вызывать проблемы с SSL подключениями. Попробуйте отключить QUIC:

- Перейдите на страницу: chrome://flags/#enable-quic;

- Найдите опцию Experimental QUIC protocol;

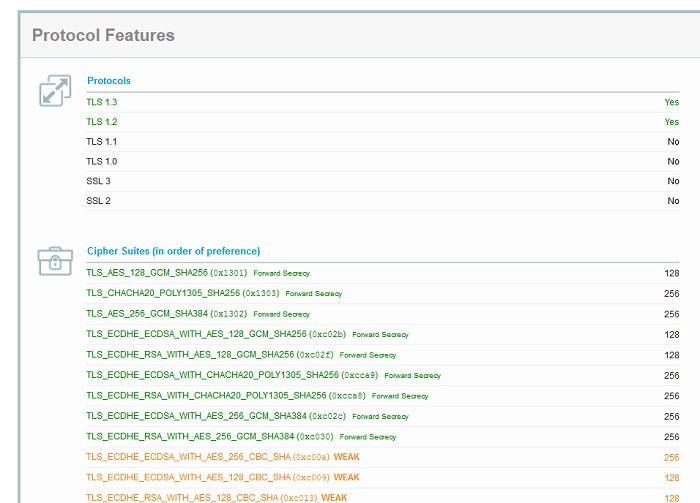

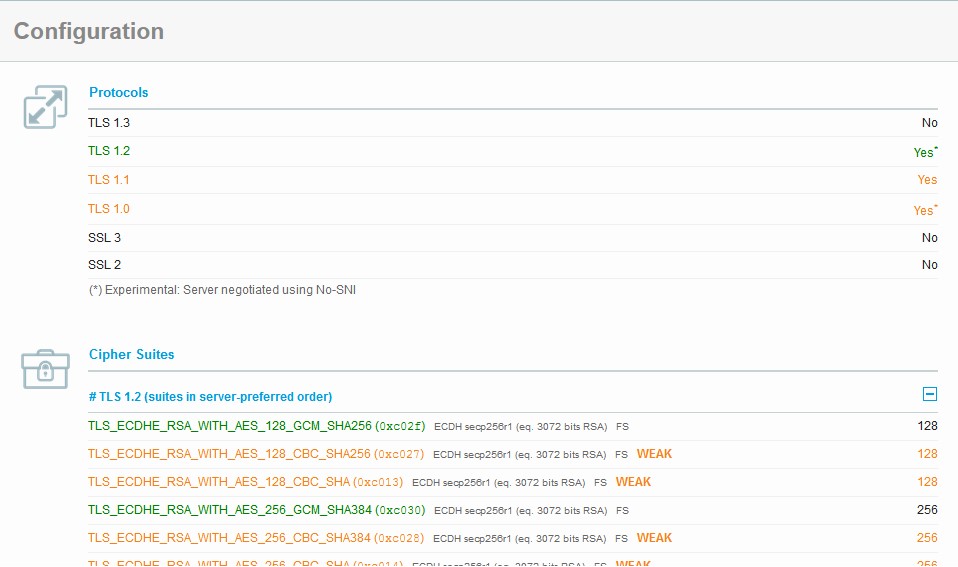

Проверьте версии протоколов TLS, поддерживаемых вашим браузером и сайтом

Проверьте, какие версии протоколов TLS/SSL и методы шифрования (Cipher Suite ) поддерживаются вашим браузером. Для этого просто откройте веб страницу https://clienttest.ssllabs.com:8443/ssltest/viewMyClient.html

Онлайн сервис SSL Labs вернет список протоколов и методов шифрования, которые поддерживает ваш блаузер. Например, в моем примере Chrome поддерживает TLS 1.3 и TLS 1.2. Все остальные протоколы (TLS 1.1, TLS 1.0, SSL3 и SSL 2) отключены.

Чуть ниже указан список поддерживаемых методов шифрования.

Cipher Suites (in order of preference)

- TLS_AES_128_GCM_SHA256

- TLS_CHACHA20_POLY1305_SHA256

- TLS_AES_256_GCM_SHA384

- TLS_ECDHE_ECDSA_WITH_AES_128_GCM_SHA256

- TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256

- TLS_ECDHE_ECDSA_WITH_CHACHA20_POLY1305_SHA256

- TLS_ECDHE_RSA_WITH_CHACHA20_POLY1305_SHA256

- TLS_ECDHE_ECDSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384

- TLS_ECDHE_ECDSA_WITH_AES_256_CBC_SHA

- TLS_ECDHE_ECDSA_WITH_AES_128_CBC_SHA

- TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA

- TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA

- TLS_RSA_WITH_AES_128_GCM_SHA256

- TLS_RSA_WITH_AES_256_GCM_SHA384

- TLS_RSA_WITH_AES_128_CBC_SHA

- TLS_RSA_WITH_AES_256_CBC_SHA

Get-TlsCipherSuite | Format-Table -Property CipherSuite, Name

Затем проверьте список протоколов TLS/SSL, которые поддерживает ваш сайт. Для этого воспользуйтесь онлайн сервисом проверки SSL https://www.ssllabs.com/ssltest/analyze.html?d=domain.ru (замените domain.ru на адрес сайта, который вы хотите проверить).

Проверьте, все ли версии TLS/SSL поддерживаемые сайтом доступны в вашем браузере.

В этом примере видно, что сайт не поддерживает TLS 3.1 и SSL3/2. Аналогично сравните список Cipher Suite.

Если метод шифрования не поддерживается вашим браузером, возможно нужно включить его в Windows.

Если сайт не поддерживает SSL протоколы, которые требует использовать клиент, то при подключении вы увидите ошибку “ Этот сайт не может обеспечить безопасное соединение”.

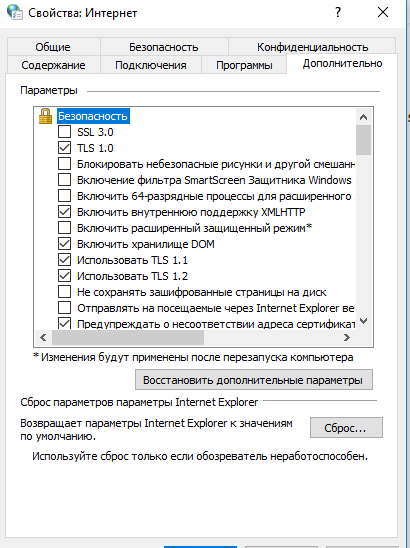

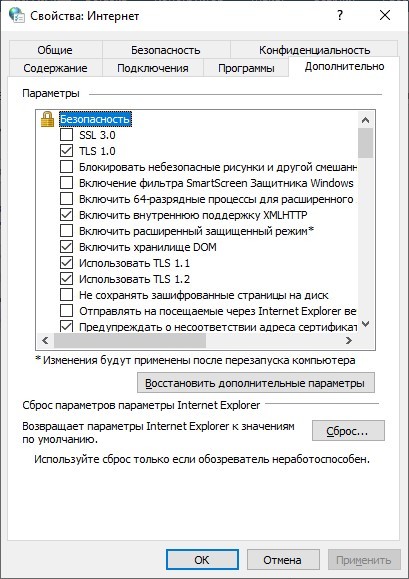

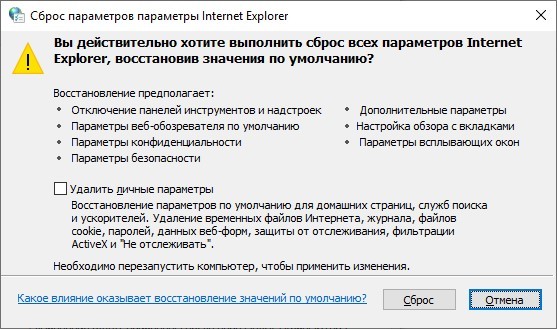

Включите поддержку старых версий протоколов TLS и SSL

И самый последний пункт. Cкорее всего для решения проблемы вам достаточно будет включить поддержку старых версий протоколов TLS и SSL. В большинстве случае он окажется самым эффективным, но я намеренно перенес его в конец статьи. Объясню почему.

Старые версии протоколов TLS и SSL отключены не по простой прихоти разработчиков, а в связи с наличием большого количества уязвимостей, которые позволяют злоумышленникам перехватить ваши данные в HTTPS трафике и даже видоизменить их. Бездумное включение старых протоколов существенно снижает вашу безопасность в Интернете, поэтому к этому способу нужно прибегать в последнюю очередь, если все другое точно не помогло.

Современные браузеры и ОС уже давно отказались от поддержки устаревших и уязвимых протоколов SSL/TLS (SSL 2.0, SSL 3.0 и TLS 1.1). Стандартном сейчас считаются TLS 1.2 и TLS 1.3

Если на стороне сайта используется более старая версия протокола SSL/TLS, чем поддерживается клиентом/браузером, пользователь видит ошибку установки безопасного подключения ERR_SSL_VERSION_OR_CIPHER_MISMATCH. Такая ошибка появляется, если клиент на этапе TLS Handshake обнаружил, что на сайте используется протокол шифрования или длина ключа, которая не поддерживается вашим браузером. Выше мы показали, как определить набор протоколов и шифров, поддерживаемых сервером.

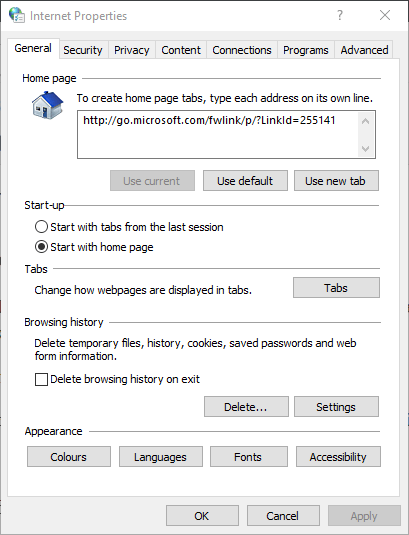

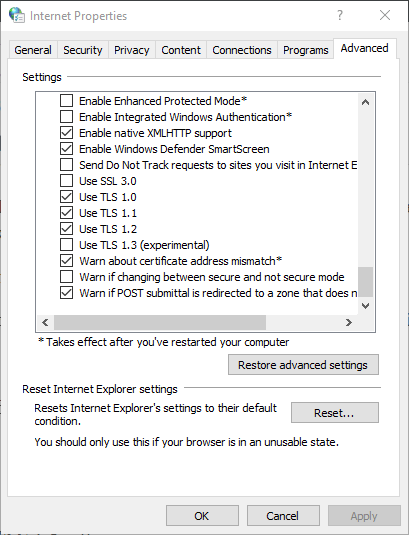

Чтобы разрешить использовать старые версии протоколов SSL/TLS в Windows (еще раз отмечаю – это небезопасно!):

- Откройте Панель Управления ->Свойства браузера;

- Перейдите на вкладку Дополнительно;

- Включите опции TLS 1.0, TLS 1.1 и TLS 1.2 (если не помогло, включите также SSL 3.0,2.0).

- Перезапустите браузер.

Если все рассмотренные способы не помогли избавиться от ошибки «Этот сайт не может обеспечить безопасное соединение» также попробуйте:

-

- Проверить, что в файле C:WindowsSystem32driversetchosts отсутствуют статические записи. Файл hosts может использоваться в Windows в том числе для блокировки доступа к сайтам. Выведите содержимое файла hosts с помощью PowerShell: Get-Content $env:SystemRootSystem32Driversetchosts

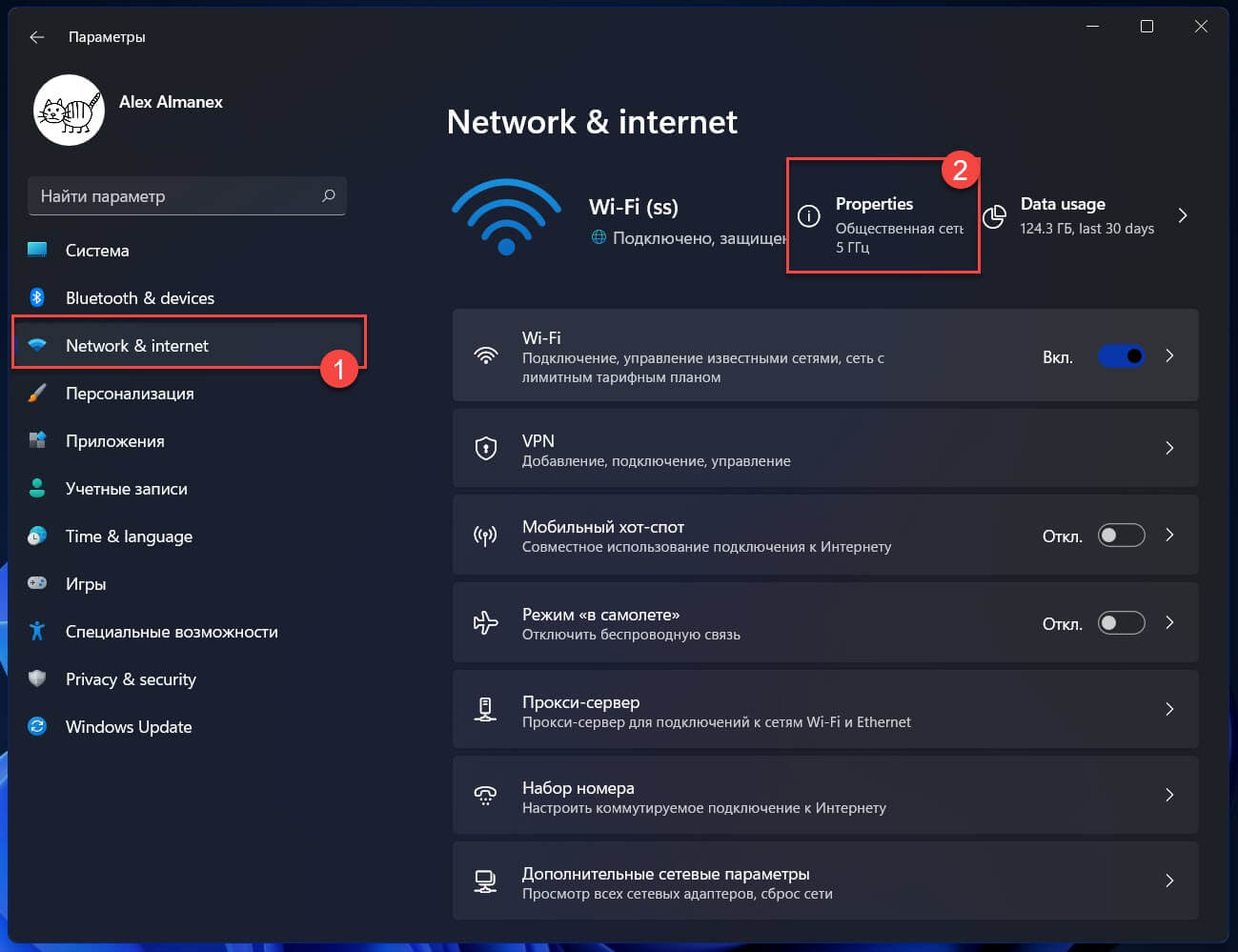

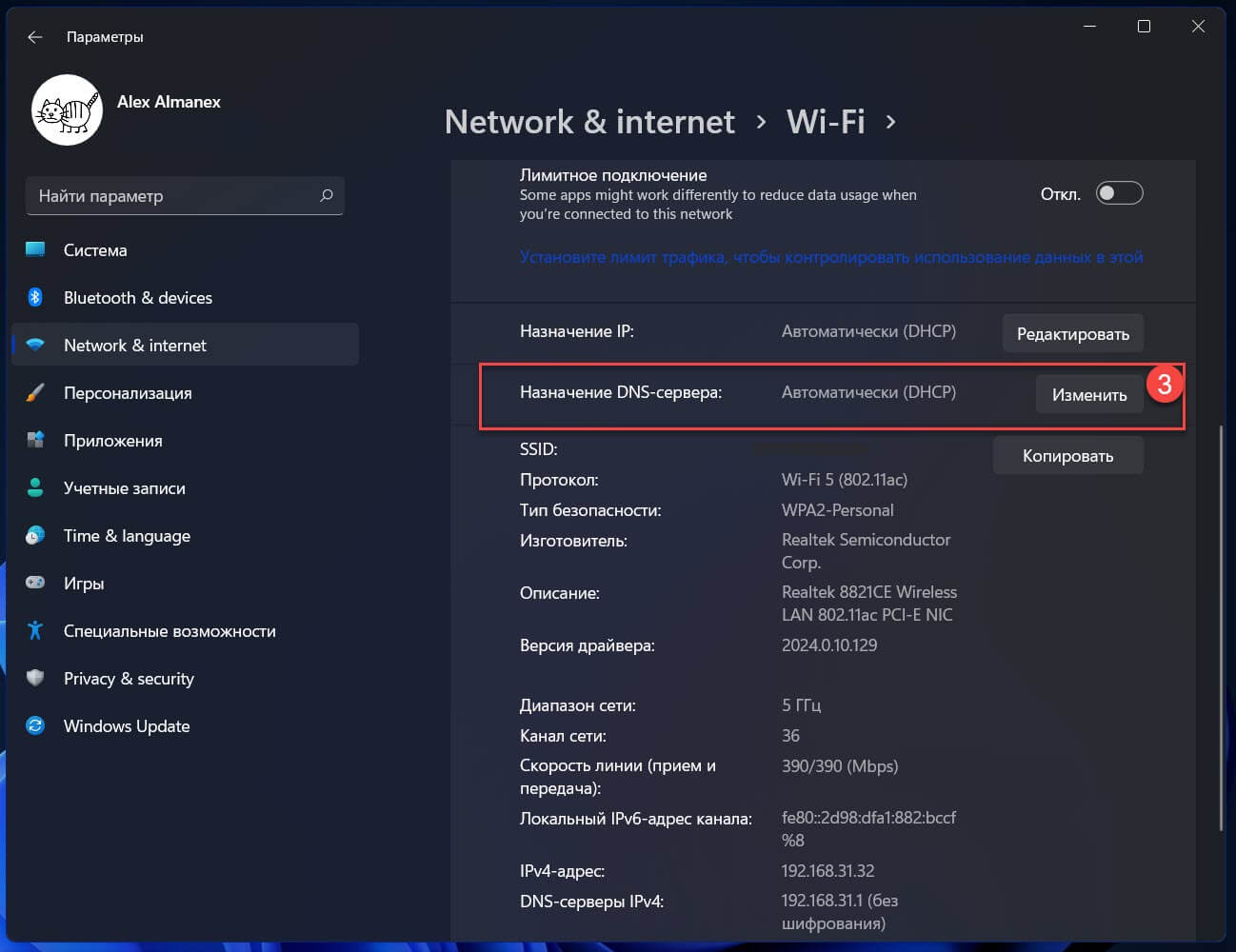

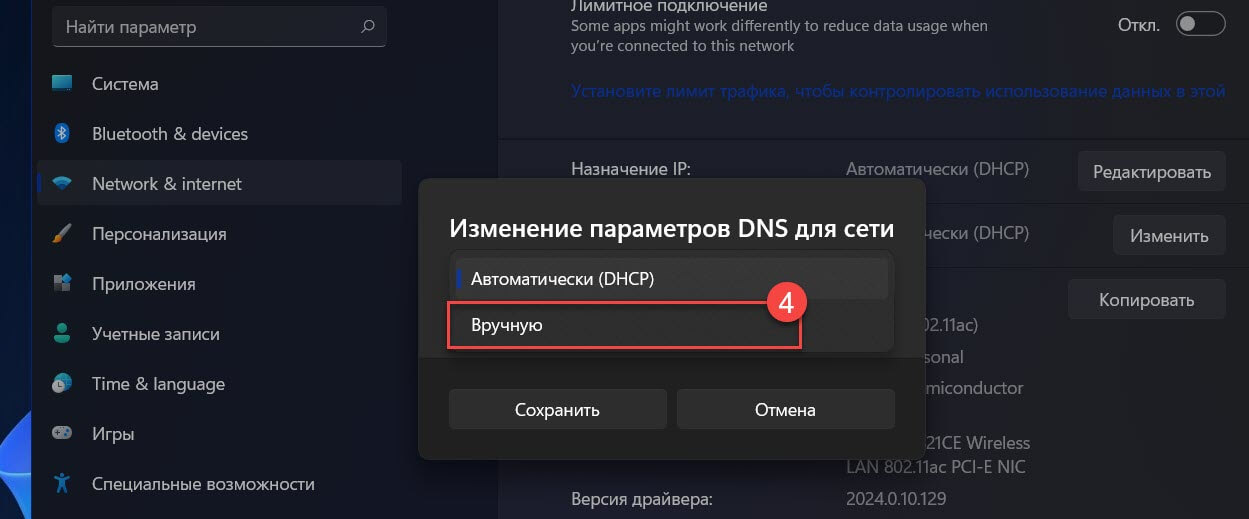

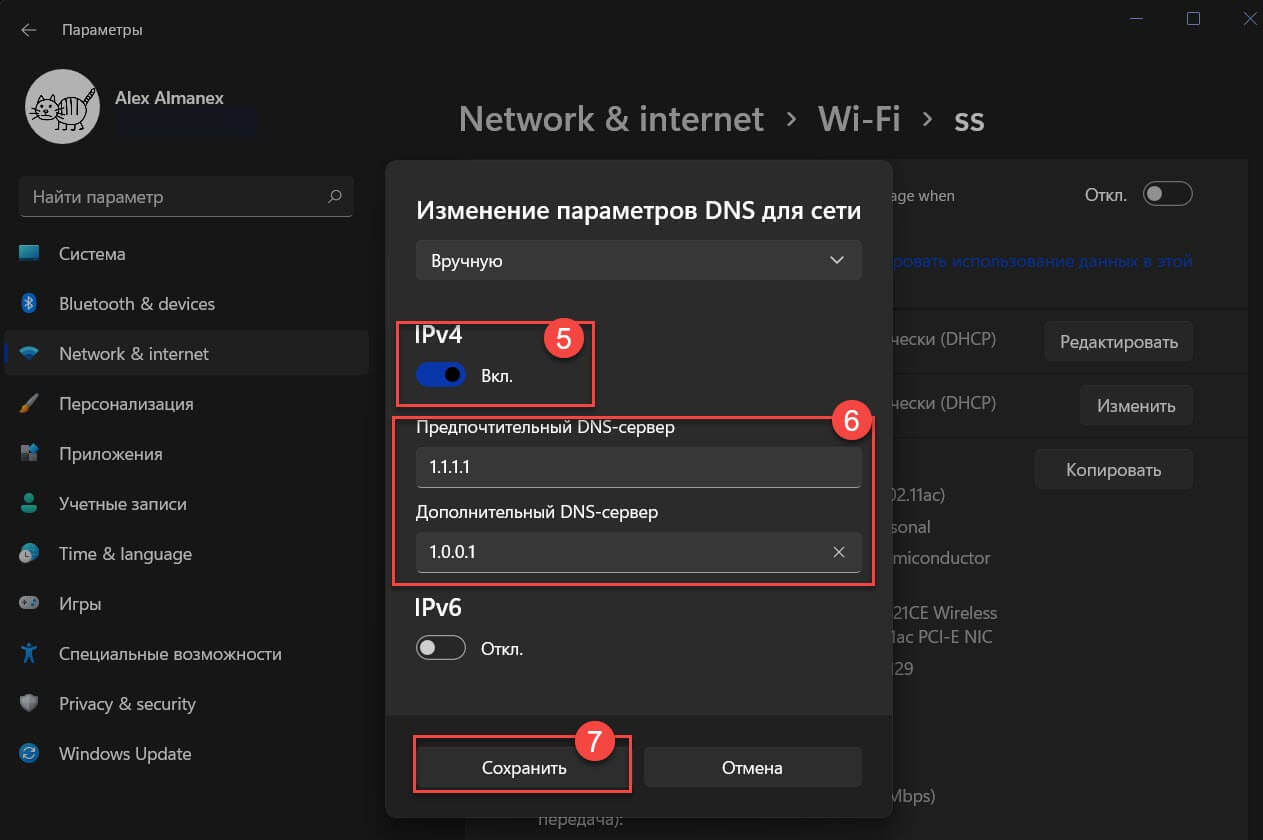

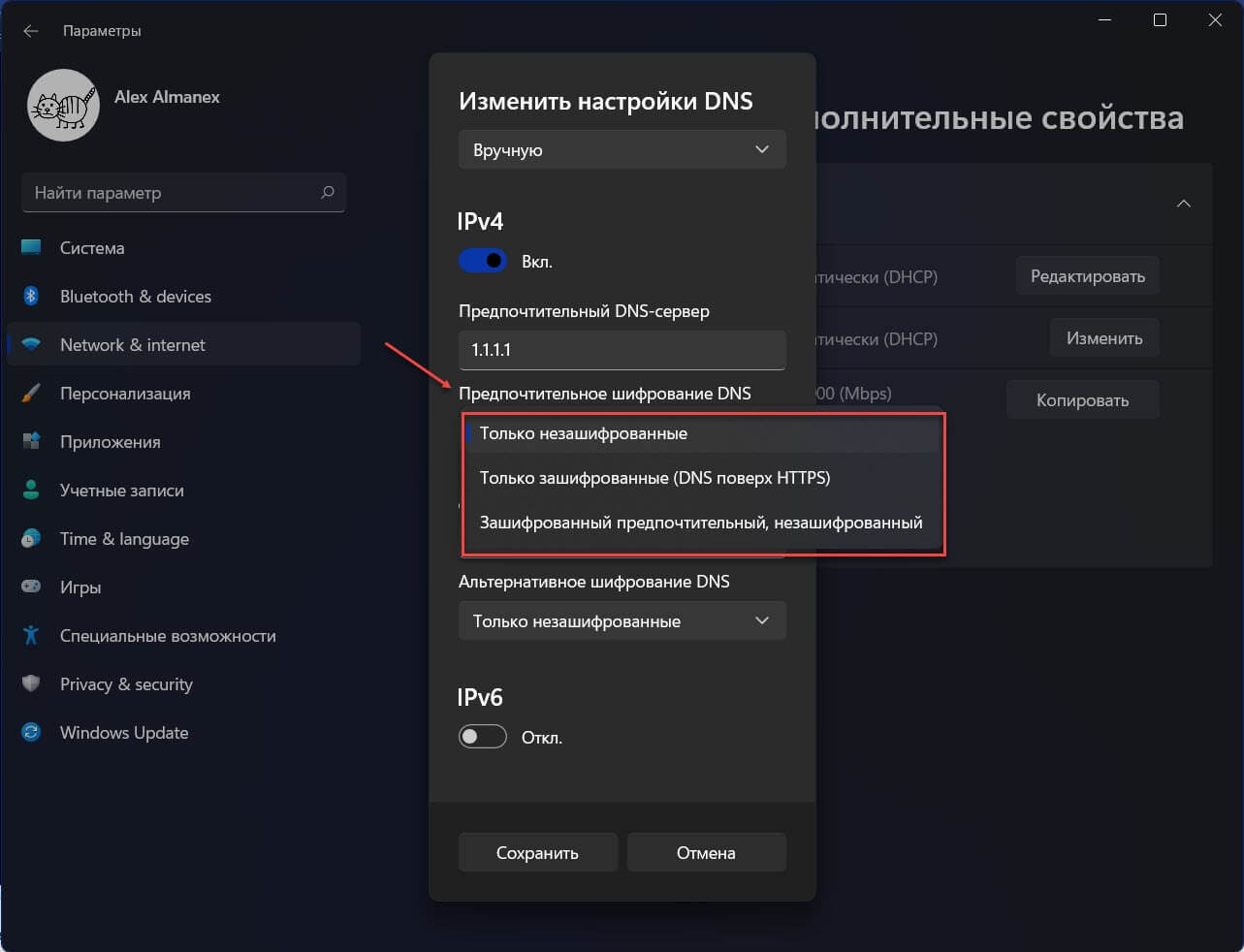

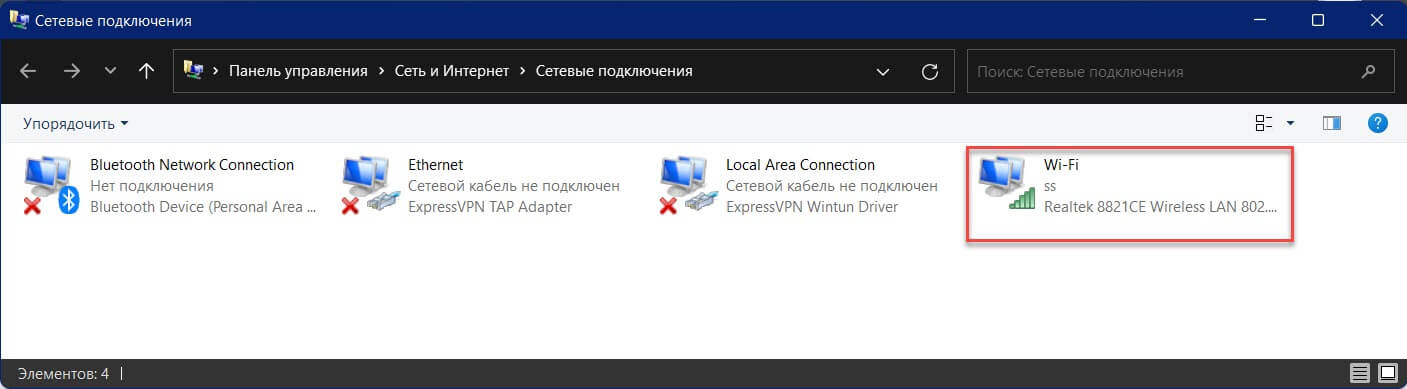

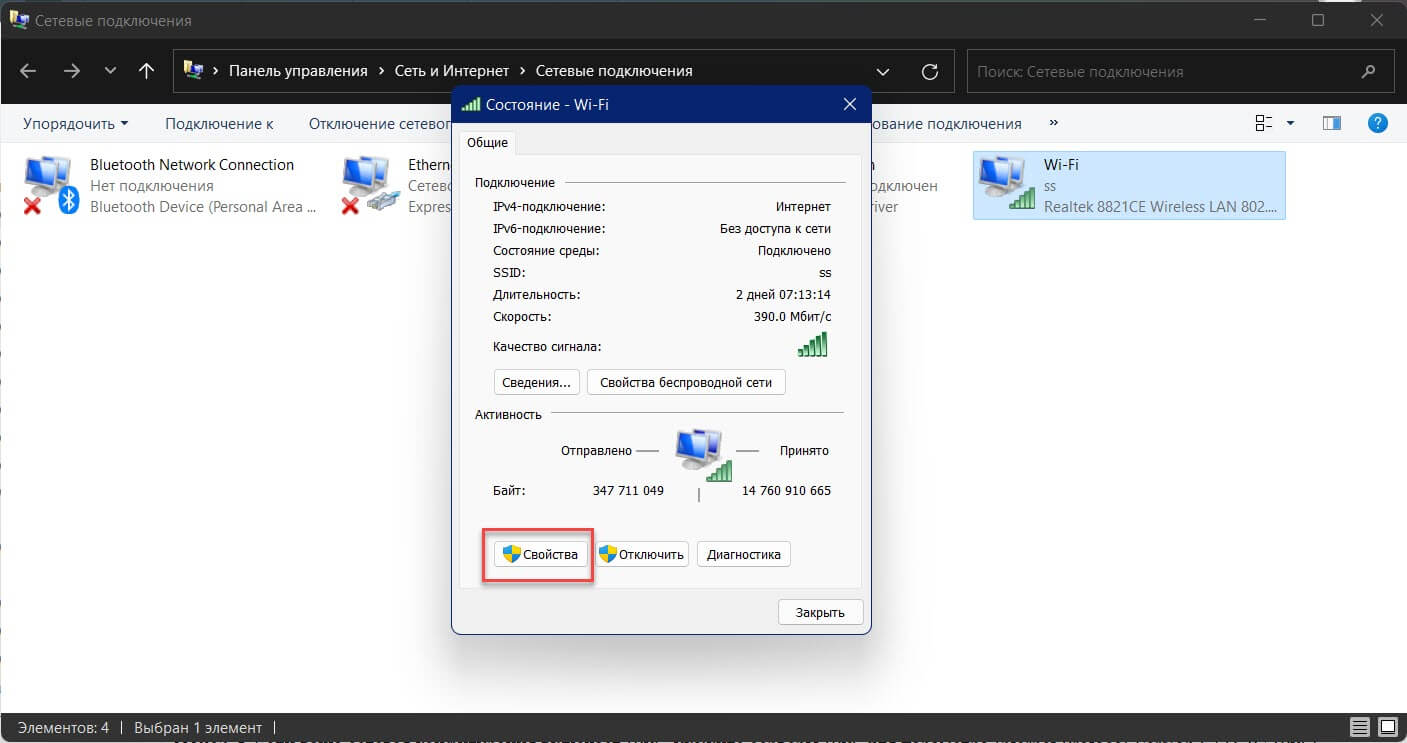

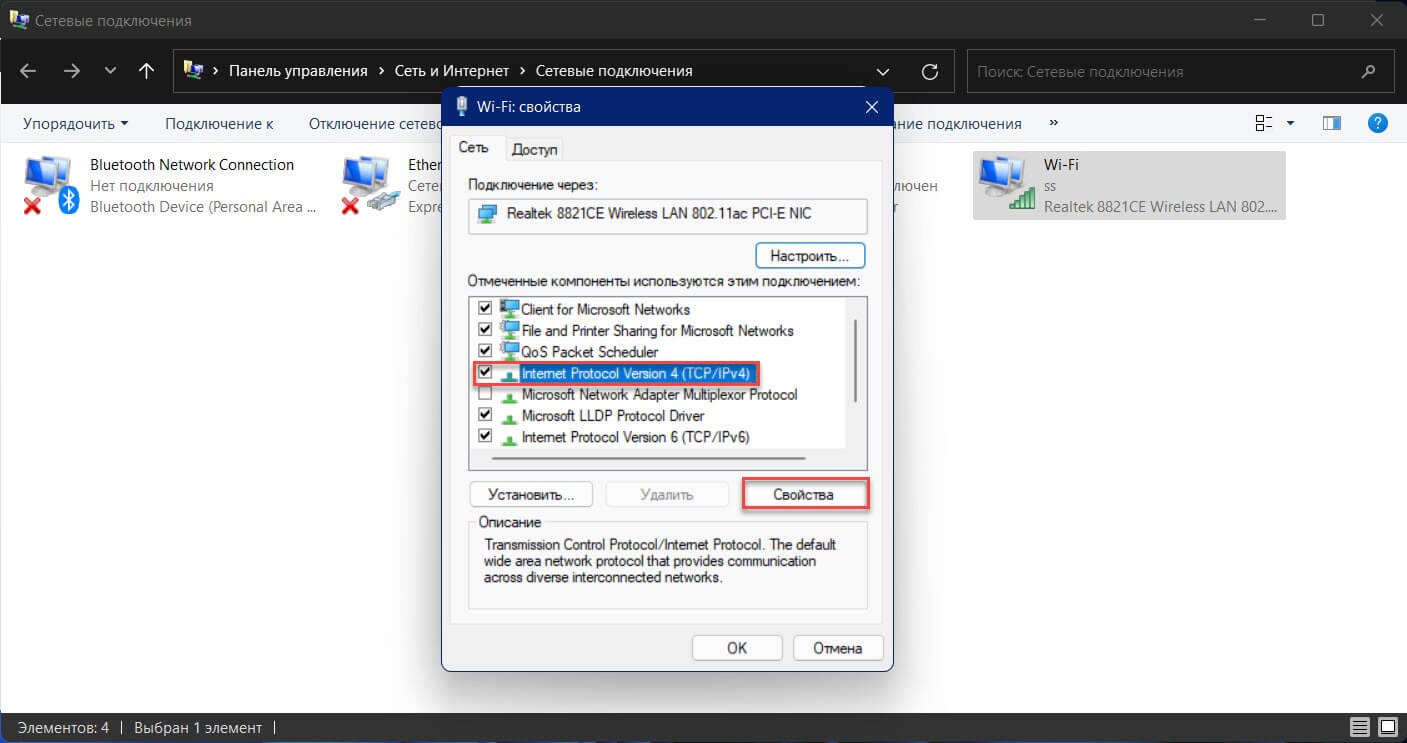

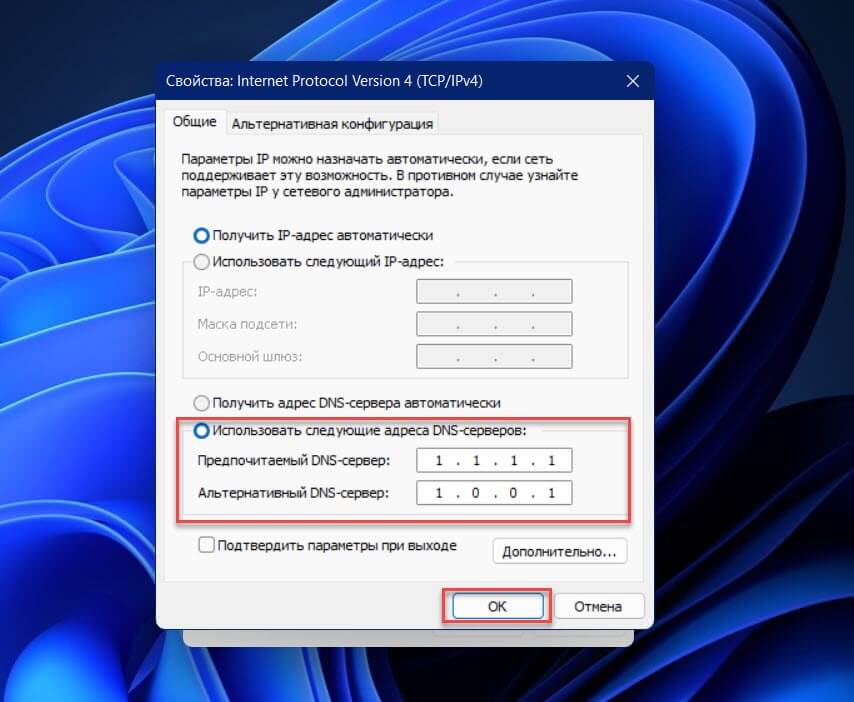

- Попробуйте использовать публичные DNS сервера, например – DNS сервер Google. В настройках сетевого подключения в качестве предпочитаемого DNS сервера укажите IP адрес 8.8.8.8;

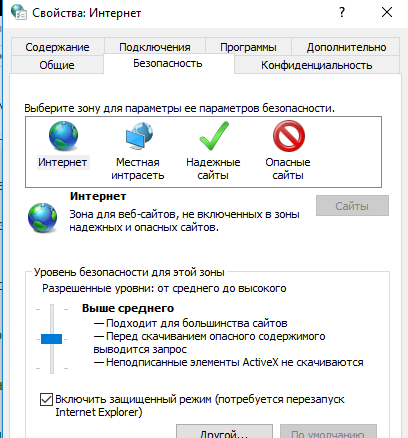

- В Панели управления -> свойства браузера, убедитесь, что для зоны Интернет выбрана уровень безопасности Выше среднего или Средний. Если выбрана зона Высокий, некоторые SSL подключения могут блокироваться браузером.

- Возможно проблема связана с сертификатом сайта. Проверьте его с помощью онлайн утилит SSL Checker;

- Если на компьютере используется VPN или задан прокси сервер в Windows, попробуйте отключите их;

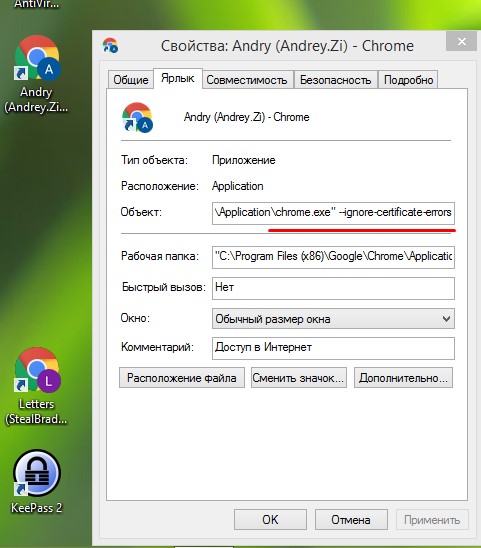

- В тестовых целях, если вам нужно быстро просмотреть содержимое сайта, можно отключить ошибки проверки SSL сертификатов в Chrome. Для этого нужно запустить его с параметром —ignore-certificate-errors: «C:Program Files (x86)GoogleChromeApplicationchrome.exe» —ignore-certificate-errors (не работайте в таком режиме постоянно и не отправляйте конфиденциальные данные пароли/кредитки в такой сессии);

- В Chrome проверьте, включен ли протокол TLS 1.3. В адресной строке перейдите в раздел настроек chrome://flags, С помощью поиска найдите параметр TLS 1.3. Убедитесь, что он включен (Enabled) или находится в состоянии Default. Если отключен – его нужно включить;

- Если у вас используется одна из старых версий ОС (Windows XP или Windows 7), установите вместо Chrome браузер Mozilla Firefox. В отличии от движков на базе Chromium, Mozilla не использует собственные модули реализации протоколов шифрования SSL/TLS, а не встроенные в Windows.

Источник

Управление протоколами SSL/TLS и комплектами шифров для AD FS

В следующей документации содержатся сведения об отключении и включении определенных протоколов TLS/SSL и наборов шифров, используемых AD FS.

Комплекты TLS/SSL, SChannel и шифров в AD FS

Протоколы TLS и SSL — это протоколы, обеспечивающие безопасный обмен данными. службы федерации Active Directory (AD FS) использует эти протоколы для обмена данными. Сегодня существует несколько версий этих протоколов.

Schannel — это поставщик поддержки безопасности (SSP), который реализует протоколы проверки подлинности SSL, TLS и DTLS Internet standard. Интерфейс поставщика поддержки безопасности (SSPI) является интерфейсом API, используемым системами Windows для выполнения функций, связанных с безопасностью, включая проверку подлинности. Интерфейс SSPI работает как общий интерфейс для нескольких поставщиков поддержки безопасности (SSP), включая поставщика SCHANNEL SSP.

Комплект шифров — это набор алгоритмов шифрования. Реализация Schannel SSP протоколов TLS/SSL использует алгоритмы из набора шифров для создания ключей и шифрования информации. Комплект шифров указывает один алгоритм для каждой из следующих задач:

- обмена ключами;

- массового шифрования;

- проверки подлинности сообщений.

AD FS использует Schannel.dll для выполнения безопасных взаимодействий с обменом данными. В настоящее время AD FS поддерживает все протоколы и наборы шифров, поддерживаемые Schannel.dll.

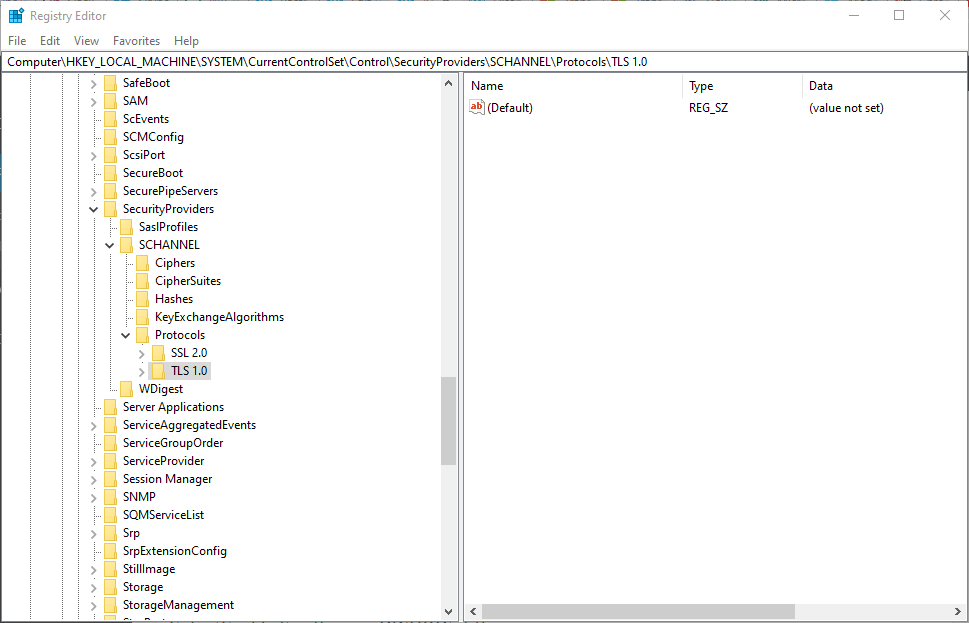

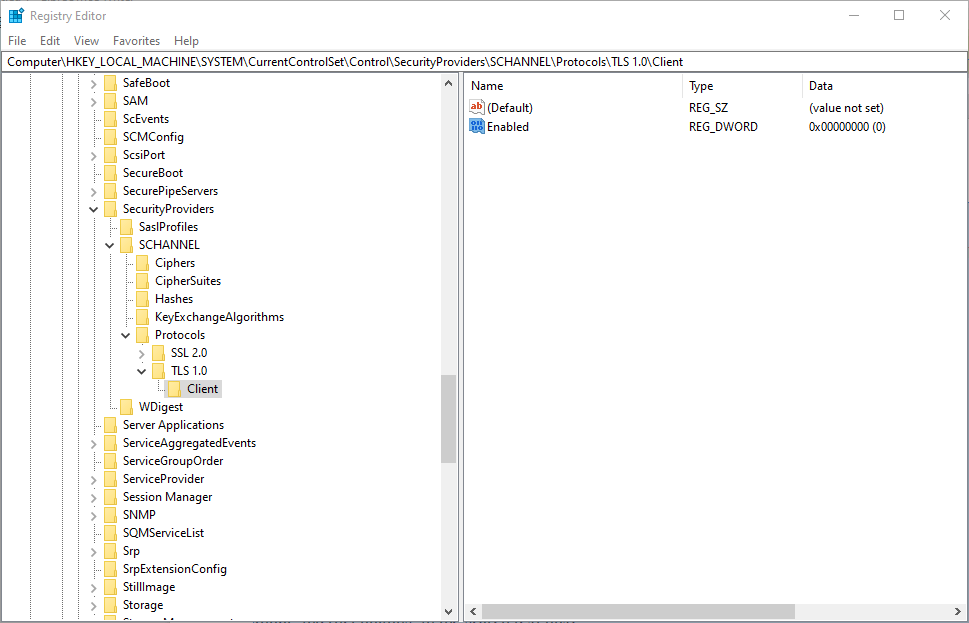

Управление протоколами TLS и SSL, а также комплектами шифров

В этом разделе содержатся инструкции по изменению реестра. При неправильном изменении реестра могут возникнуть серьезные проблемы. Поэтому будьте внимательны и в точности следуйте инструкциям.

Имейте в виду, что изменение параметров безопасности по умолчанию для SCHANNEL может нарушить или предотвратить обмен данными между определенными клиентами и серверами. Это произойдет, если требуется безопасное взаимодействие, и у них нет протокола для согласования связи.

При применении этих изменений их необходимо применить ко всем серверам AD FS в ферме. После применения этих изменений требуется перезагрузка.

В наши дни и возраст, усиление защиты серверов и удаление старых или слабых наборов шифров становится основным приоритетом для многих организаций. Доступны комплекты программного обеспечения, которые будут тестировать серверы и предоставлять подробные сведения об этих протоколах и наборах. Для обеспечения соответствия требованиям или достижения безопасных оценок удаление или отключение более слабых протоколов или комплектов шифров стало обязательным. Оставшаяся часть этого документа содержит рекомендации по включению или отключению определенных протоколов и наборов шифров.

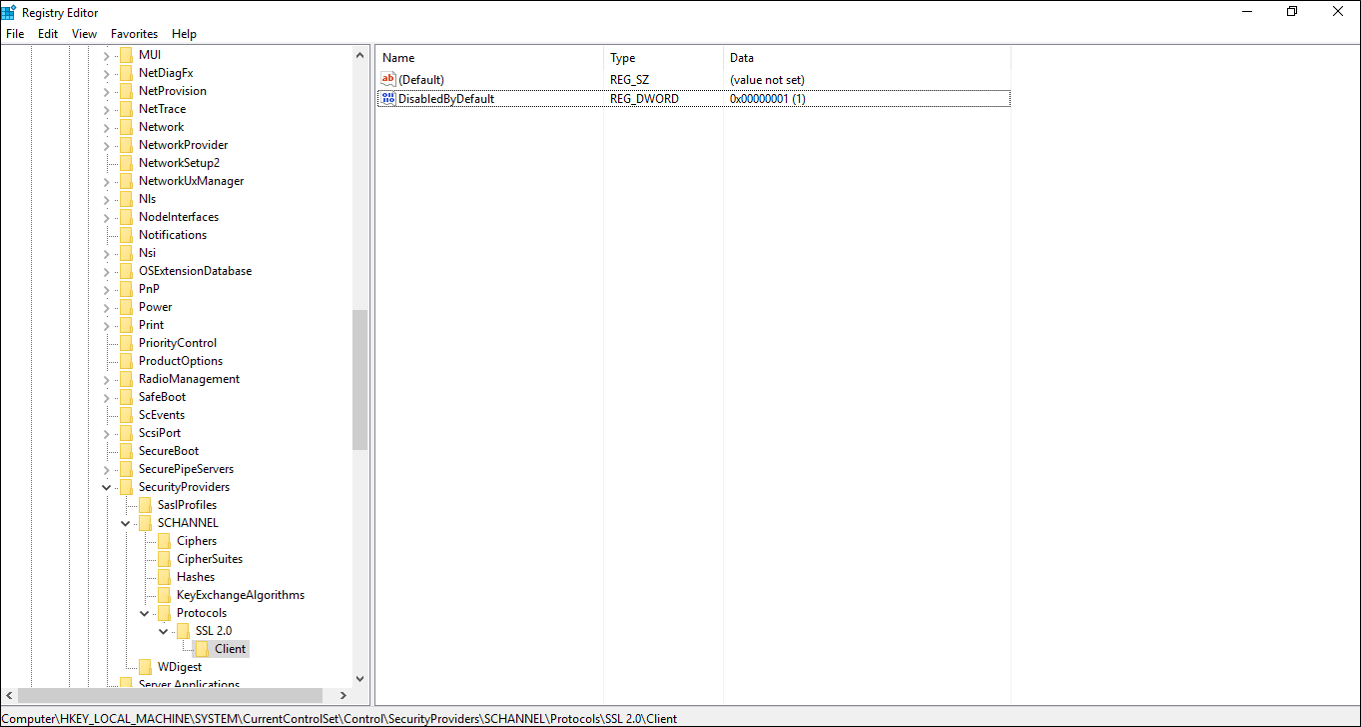

Приведенные ниже разделы реестра находятся в том же расположении: HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocols. Используйте regedit или PowerShell, чтобы включить или отключить эти протоколы и комплекты шифров.

Включение и отключение SSL 2.0

Используйте следующие разделы реестра и их значения, чтобы включить и отключить SSL 2.0.

Включение SSL 2.0

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 2.0Server] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 2.0Server] «DisabledByDefault»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 2.0Client] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 2.0Client] «DisabledByDefault»=dword:000000000

Отключение SSL 2.0

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 2.0Server] «Enabled»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 2.0Server] «DisabledByDefault»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 2.0Client] «Enabled»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 2.0Client] «DisabledByDefault»=dword:00000001

Отключение SSL 2.0 с помощью PowerShell

Включение и отключение SSL 3.0

Используйте следующие разделы реестра и их значения, чтобы включить и отключить SSL 3.0.

Включение SSL 3.0

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 3.0Server] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 3.0Server] «DisabledByDefault»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 3.0Client] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 3.0Client] «DisabledByDefault»=dword:000000000

Отключение SSL 3.0

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 3.0Server] «Enabled»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 3.0Server] «DisabledByDefault»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 3.0Client] «Enabled»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsSSL 3.0Client] «DisabledByDefault»=dword:00000001

Отключение SSL 3.0 с помощью PowerShell

Включение и отключение TLS 1.0

Используйте следующие разделы реестра и их значения, чтобы включить и отключить TLS 1.0.

Отключение TLS 1.0 приведет к разрыву доверия WAP с AD FS. Если отключить TLS 1.0, необходимо включить строгую проверку подлинности для приложений. См. статью «Включение строгой проверки подлинности»

Включение TLS 1.0

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server] «DisabledByDefault»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Client] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Client] «DisabledByDefault»=dword:000000000

Отключение TLS 1.0

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server] «Enabled»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Server] «DisabledByDefault»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Client] «Enabled»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.0Client] «DisabledByDefault»=dword:00000001

Отключение TLS 1.0 с помощью PowerShell

Включение и отключение TLS 1.1

Используйте следующие разделы реестра и их значения, чтобы включить и отключить TLS 1.1.

Включение протокола TLS 1.1

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server] «DisabledByDefault»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Client] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Client] «DisabledByDefault»=dword:000000000

Отключение TLS 1.1

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server] «Enabled»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Server] «DisabledByDefault»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Client] «Enabled»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.1Client] «DisabledByDefault»=dword:00000001

Отключение TLS 1.1 с помощью PowerShell

Включение и отключение TLS 1.2

Используйте следующие разделы реестра и их значения, чтобы включить и отключить TLS 1.2.

Включите протокол TLS 1.2.

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server] «DisabledByDefault»=dword:00000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Client] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Client] «DisabledByDefault»=dword:00000000

Отключение протокола TLS 1.2

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server] «Enabled»=dword:00000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Server] «DisabledByDefault»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Client] «Enabled»=dword:00000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELProtocolsTLS 1.2Client] «DisabledByDefault»=dword:00000001

Отключение TLS 1.2 с помощью PowerShell

Включение и отключение RC4

Используйте следующие разделы реестра и их значения, чтобы включить и отключить RC4. Разделы реестра этого набора шифров находятся здесь:

Включение RC4

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELCiphersRC4 128/128] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELCiphersRC4 40/128] «Enabled»=dword:00000001

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELCiphersRC4 56/128] «Enabled»=dword:00000001

Отключение версии-кандидата 4

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELCiphersRC4 128/128] «Enabled»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELCiphersRC4 40/128] «Enabled»=dword:000000000

- [HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlSecurityProvidersSCHANNELCiphersRC4 56/128] «Enabled»=dword:000000000

Использование PowerShell

Включение или отключение дополнительных наборов шифров

Вы можете отключить определенные шифры, удалив их из HKEY_LOCAL_MACHINESYSTEMCurrentControlSetControlCryptographyConfigurationLocalSSL0010002

Чтобы включить набор шифров, добавьте его строковое значение в ключ многострочных значений Функций. Например, если мы хотим включить TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384_P521, мы добавим его в строку.

Полный список поддерживаемых наборов шифров см. в разделе «Комплекты шифров» в tls/SSL (Schannel SSP). В этом документе представлена таблица наборов, включенных по умолчанию и поддерживаемых, но не включенных по умолчанию. Чтобы определить приоритеты наборов шифров, см. раздел «Приоритеты комплектов шифров Schannel».

Включение строгой проверки подлинности для приложений .NET

Приложения платформа .NET Framework 3.5/4.0/4.5.x могут переключить протокол по умолчанию на TLS 1.2, включив раздел реестра SchUseStrongCrypto. Этот раздел реестра заставит приложения .NET использовать TLS 1.2.

Для AD FS в Windows Server 2016 и Windows Server 2012 R2 необходимо использовать ключ платформа .NET Framework 4.0/4.5.x: HKEY_LOCAL_MACHINESOFTWAREMicrosoft.NETFrameworkv4.0.30319

Для платформа .NET Framework 3.5 используйте следующий раздел реестра:

Для платформа .NET Framework 4.0/4.5.x используйте следующий раздел реестра: HKEY_LOCAL_MACHINESOFTWAREMicrosoft.NETFrameworkv4.0.30319 «SchUseStrongCrypto»=dword:00000001

Источник

Способы устранения ошибки сертификата безопасности веб-узла

Проблемы с сертификатом безопасности при просмотре страниц в интернете могут возникать по причине некорректной настройки времени и даты на компьютере. Необходимо проверить эти параметры и при необходимости внести изменения. На нашем сайте есть отдельные статьи, в которых подробно описаны все действия, необходимые для реализации задуманного.

Подробнее: Как изменить время / дату на компьютере

Обратите внимание! В руководствах все действия выполняются на примере Windows 10 и 7, но они применимы и к другим версиям операционной системы.

Способ 2: Обновление корневых сертификатов

Корневые сертификаты хранятся на диске с ОС Windows и необходимы для работы в сети, без наличия соответствующих файлов при открытии сайтов, работающих по протоколу HTTPS, будет появляться ошибка безопасности веб-узла. Для устранения проблемы потребуется установить на компьютере последние обновления.

Windows 10

Десятая версия операционной системы на момент написания настоящей статьи имеет активную поддержку, что означает систематический выход обновлений. При возможности рекомендуется устанавливать все доступные апдейты, чтобы предупредить возникновение множества ошибок. На нашем сайте есть тематическая статья, в которой пошагово описано, что нужно делать для проверки и установки обновлений.

Также рекомендуется проверить настройки автообновления системы и при необходимости активировать эту опцию. Таким образом исчезнет нужда периодически проверять выход апдейтов вручную, все новые пакеты будут инсталлироваться в систему автоматически.

Windows 7

Поддержка Windows 7 закончилась 14 января 2020 года. Если при установке последнего пакета обновлений корневые сертификаты не были занесены в систему, потребуется это сделать вручную, скачав соответствующий апдейт с официального сайта Microsoft:

- Перейдите по ссылке, размещенной выше. Находясь на главной странице сайта, впишите в поисковую строку запрос KB2813430 и кликните по кнопке «Найти».

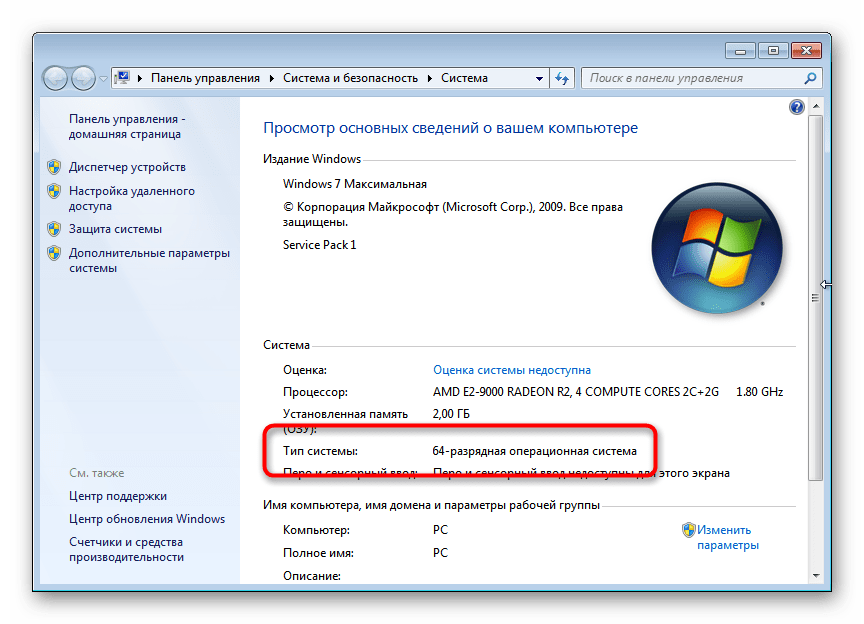

Важно! На этапе выбора обновления для загрузки нужно обратить внимание на разрядность операционной системы. Если Windows 7 32-битная, следует выбрать файл с названием «Обновление для системы безопасности Windows 7 (KB2813430)». В случае использования 64-разрядной версии — «Обновление для системы безопасности Windows 7 для систем на базе 64-разрядных (x64) процессоров (KB2813430)».

Посмотреть информацию о системе можно в специальном меню на компьютере. В отдельной статье на сайте подробно рассказано, как это сделать.

Способ 3: Ручная установка сертификатов

При обновлении корневых сертификатов путем установки апдейтов операционной системы могут быть сбои, из-за чего нужные файлы не попадут в Windows. В таком случае потребуется выполнить инсталляцию вручную с помощью предустановленной консольной программы certutil.exe. Для этого сделайте следующее:

- Откройте «Командную строку» от имени администратора. Есть несколько способов сделать это, каждый из которых подробно описан в отдельной статье на нашем сайте.

C:CArootsupd /c /t:C:CA

В появившемся окне утилиты нажмите по кнопке No, чтобы не перезаписывать уже существующий файл сертификатов безопасности.

Обратите внимание, что после ввода команды нет никакой выдачи — это нормально, операция по установке все равно выполнится.

Внимание! После завершения всех действий загруженные файлы и созданные папки можно удалить с жесткого диска, они были необходимы исключительно для импорта корневых сертификатов в операционную систему.

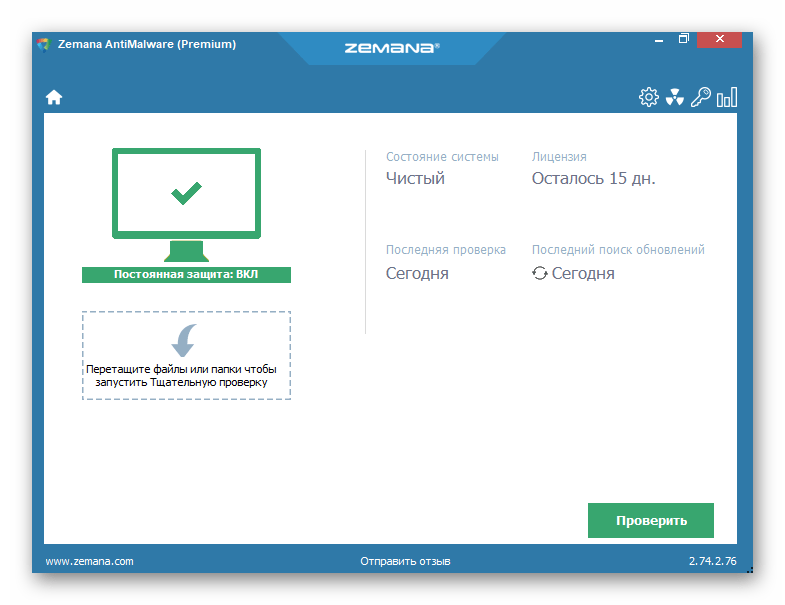

Способ 4: Проверка системы на наличие вирусов

Вызвать сбой в работе браузера могут попавшие в операционную систему вирусы. Необходимо с помощью специального программного обеспечения выполнить поиск и удаление вредного кода. При этом рекомендуется воспользоваться решениями от сторонних разработчиков, так как встроенная защита Windows способна обнаружить не все вирусные угрозы. На нашем сайте есть статья, посвященная этой теме.

Также рекомендуется ознакомиться со списком популярных антивирусных программ. В отдельной статье представлены лучшие приложения с их кратким описанием. Это поможет выбрать наиболее подходящее решение для обеспечения защиты компьютера.

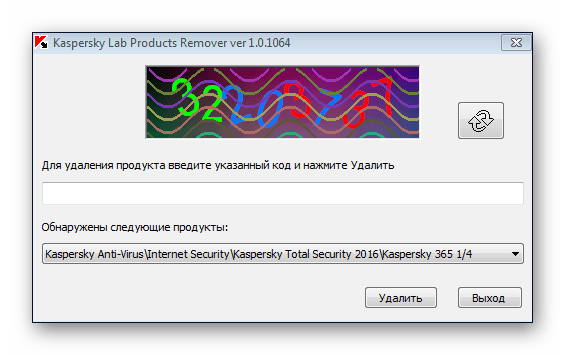

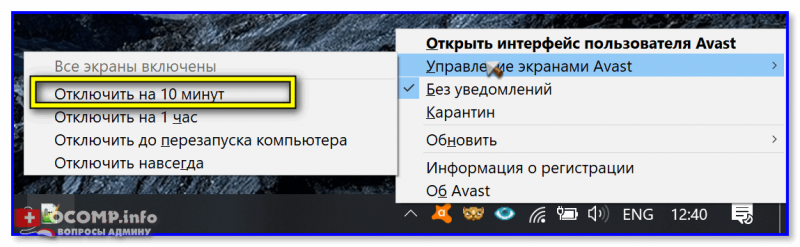

Способ 5: Отключение антивирусной программы

Доступ к файлам сертификата может блокировать антивирус, установленный на компьютере. Стоит отметить, что речь идет о стороннем программном обеспечении, встроенный «Защитник Windows» делать этого не может. Необходимо временно отключить приложение, чтобы проверить его влияние на работу сайтов в браузере. В случае обнаружения этой зависимости следует удалить программу полностью.

На нашем сайте есть статьи, посвященные теме отключения и удаления наиболее распространенных антивирусных программ. В них подробно описаны все действия по выполнению поставленной задачи с приложенными изображениями.

Подробнее: Как отключить / удалить антивирус с компьютера

Способ 6: Изменение параметров браузера Internet Explorer

Если ошибка сертификата безопасности веб-узла появляется при серфинге интернета в браузере Internet Explorer, то устранить проблему можно путем изменения его параметров. Необходимо сделать следующее:

- Запустите браузер и нажмите по кнопке в виде шестерни, расположенной на верхней панели справа. В появившемся меню кликните по пункту «Свойства браузера».

Способ 7: Восстановление файла hosts

Файл hosts в Windows отвечает за корректную адресацию пользователя в сети интернет. Если он был модифицирован по ошибке или путем использования вредоносного программного обеспечения, необходимо произвести восстановление. Сделать это можно вручную или с помощью специального приложения. Дальше будет рассмотрен второй вариант, поэтому предварительно скачайте и установите утилиту AVZ.

После запуска программы для восстановления файла hosts сделайте следующее:

- На верхней панели откройте меню «Файл» и нажмите по пункту «Восстановление системы».

Способ 8: Обновление браузера

Разработчиками браузеров периодически выпускаются обновления, которые видоизменяют базу сертификатов. Если вовремя их не устанавливать, то при переходе на сайты с протоколом HTTPS может появиться ошибка безопасности веб-узла. Необходимо проверить и при необходимости инсталлировать новые апдейты веб-обозревателя. На нашем сайте есть подробное руководство, как это сделать в разных браузерах.

Способ 9: Удаление установленных дополнений

На корректную работу браузера влияют установленные в нем расширения. Некоторые разработчики этого программного обеспечения могут навредить, заблокировав доступ проводнику к сертификатам безопасности. В этом случае рекомендуется удалить сторонние дополнения. Для каждого браузера эти действия выполняются по-разному, но у нас на сайте есть серия статей, посвященная данной теме.

Важно! Если среди представленных статей нет той, где рассматривается ваш браузер, рекомендуется обратиться к инструкции для Google Chrome. Многие веб-обозреватели работают на его основе, поэтому руководства будут схожи.

Способ 10: Очиска кэша

В процессе серфинга интернета браузер собирает дополнительную информацию и хранит в своей внутренней базе — в кэше. Если туда попадают конфликтные данные, они могут вызвать ошибки, в числе которых и рассматриваемая в этой статье. Необходимо выполнить очистку кэша, чтобы исключить этот вариант. На сайте есть инструкции для разных браузеров.

Внимание! Проводить чистку браузера рекомендуется систематически. Это предупредит появление критических ошибок и поспособствует увеличению скорости работы программы.

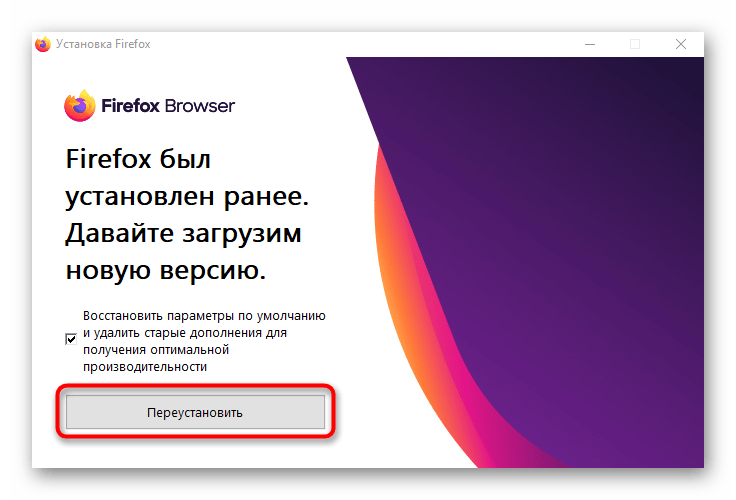

Способ 11: Переустановка браузера

Если удаление расширений и очистка кэша не помогли в решении проблемы, необходимо переустановить браузер. Эта процедура позволит избавиться от всех возможных причин, которые вызывают ошибку сертификата безопасности. Важно при этом скачивать установочный файл обозревателя с официального ресурса разработчика, чтобы не занести в операционную систему вредоносную программу. На нашем сайте есть статья, в которой рассказано, как это сделать на примере всех известных браузеров.

Как установить сертификат в Яндекс браузере?

После входа в личный кабинет в верхнем правом углу будет пункт «История обращений», Вам необходимо зайти туда; В истории обращений вы сможете найти электронный сертификат на материнский капитал и при необходимости скачать его в электронном виде на компьютер или смартфон.

Как внести сертификат в список надежных?

- Запустите iexplorer. .

- Откройте «Свойства обозревателя» через Пуск / Панель управления.

- Переключитесь на вкладку «Содержание».

- Откроется окно «Сертификаты». .

- Нажмите кнопку «Импорт».

- Запустите файл сертификата как программу. .

- Нажмите кнопку «Установить сертификат».

Как отключить проверку сертификатов в Яндекс браузере?

Открываем Яндекс браузер и переходим в раздел «Настройки» через выпадающее меню. Далее пролистываем в самый низ страницы и нажимаем на кнопку «Настройки прокси-сервера». В появившемся окне переходим в раздел «Безопасность» и устанавливаем ползунок в режим «Средний».

Как включить TLS 1.2 в Яндекс браузере?

Нажмите → Настройки. Откройте Системные. Убедитесь, что в блоке Сеть включена опция Подключаться к сайтам, использующим шифрование по ГОСТ.

Как получить сертификат по яндекс метрике?

Чтобы получить сертификат Яндекс. Метрики, нужно ответить правильно на 80% вопросов каждой из 6 тем: например, могут касаться того, как настроить конверсию, как получить данные из отчета, как правильно настроить сегмент и та далее. Если хотя бы в одной теме будет менее 80% правильных ответов, тест не зачтется.

Как подготовиться к сертификации Яндекс?

Чтобы подготовиться к сертификации по Яндекс. Директ, изучите обучающие материалы. Это отсылки к разным разделам Помощи по Директу, собранные в одном месте и сгруппированные по тематическим блокам. Помимо расширенного курса, у Яндекса есть базовый курс для новичков.

Как добавить сертификат сайта в доверенные?

Для этого загрузите сертификат, а затем в меню Настройки —> Конфиденциальность и безопасность —> Безопасность, нажмите на кнопку «Настроить сертификаты» . Для установки сертификата перейдите на вкладку «Доверенные корневые центры сертификации» и нажмите кнопку «Импорт. «, и в открывшемся окне кнопку «Далее >».

Как внести сертификат в список надежных Яндекс?

Выберите раздел «Дополнительные», затем вкладку «Сертификаты», нажмите кнопку «Просмотр сертификатов». В открывшемся окне «Управление сертификатами» выберите вкладку «Ценры сертификации», нажмите кнопку импортировать, выберите сохраненный файл сертификата и нажмите «Открыть».

Как изменить сертификат?

- Откройте оснастку «Сертификаты» для пользователя, компьютера или службы.

- В дереве консоли в логическом хранилище, содержащем сертификат для изменения, щелкните Сертификаты.

- В области сведений щелкните сертификат, который нужно изменить.

- В меню Действие выберите команду Свойства.

Как добавить сайт в исключения Яндекс?

- Нажмите → Настройки.

- Прокрутите страницу вниз и нажмите Расширенные настройки сайтов.

- В блоке с названием нужного элемента нажмите Настройки сайтов.

- Перейдите на вкладку Разрешен или Запрещен и правом верхнем углу окна нажмите Добавить.

- Нажмите Добавить. Примечание.

Что делать если пишет не удается установить безопасное соединение?

Основные причины ошибки

Часто ошибка «Невозможно установить безопасное соединение» в Яндекс. Браузере возникает из-за сертификата SSL. Эти данные сайт должен предоставлять браузеру для правильного отображения окон. . Из-за этого сайт блокируется, а на экране отображается сообщение об ошибке.

Как включить SSL в Яндекс браузере?

- Активируем кнопку в виде трех горизонтальных точек в правом верхнем углу пользовательского окна.

- В выпадающем списке выбираем вариант «Настройки», активируем вкладку «Системные».

- Пролистываем страничку до блока «Сеть».

Как включить Криптопро в Яндекс браузере?

В окне браузера нажмите кнопку «Настройки» → «Дополнения» (Рис. 2). В открывшемся окне найдите дополнение «КриптоПро ЭЦП» и нажмите «Включить» (Рис.

Какой браузер поддерживает шифрование защищенных соединений?

Нашими сервисами можно пользоваться в браузерах, которые поддерживают шифрование защищенных соединений по ГОСТ 34.10-2001, 28147-89. На данный момент таковыми являются Internet Explorer 8.0+ , Safari под Windows 5.1 + .

Ошибка «Сертификат безопасности сайта не является доверенным». Как ее исправить?

Я думаю, что почти каждый пользователь (особенно в последнее время) сталкивался с ошибкой в браузере о том, что сертификат такого-то сайта не является доверенным, и рекомендацией не посещать его.

С одной стороны это хорошо (все-таки и браузер, и вообще популяризация подобных сертификатов — обеспечивает нашу безопасность), но с другой — подобная ошибка иногда всплывает даже на очень известных сайтах (на том же Google). 👋

Суть происходящего, и что это значит?

Дело в том, что когда вы подключаетесь к сайту, на котором установлен протокол SSL, то сервер передает браузеру цифровой документ ( сертификат ) о том, что сайт является подлинным (а не фейк или клон чего-то там. ). Кстати, если с таким сайтом все хорошо, то браузеры их помечают «зеленым» замочком напротив URL-строки: на скрине ниже показано, как это выглядит в Chrome.

Однако, сертификаты могут выпускать, как всем известные организации (Symantec, Rapidssl, Comodo и др.) , так и вообще кто-угодно. Разумеется, если браузер и ваша система «не знает» того, кто выпустил сертификат (или возникает подозрение в его правильности) — то появляется подобная ошибка.

Т.е. я веду к тому, что под раздачу могут попасть как совсем белые сайты, так и те, которые реально опасно посещать. Поэтому, появление подобной ошибки это повод внимательно взглянуть на адрес сайта.

Ну а в этой статье я хочу указать на несколько способов устранения подобной ошибки, если она стала появляться даже на белых и известных сайтах (например, на Google, Яндекс, ВК и многих других. Их же вы не откажетесь посещать? 😉).

Как устранить ошибку

👉 1) Обратите внимание на адрес сайта

Первое, что сделайте — просто обратите внимание на адрес сайта (возможно, что вы по ошибке набрали не тот URL).

Также иногда такое происходит по вине сервера, на котором расположен сайт (возможно, вообще, сам сертификат просто устарел, ведь его выдают на определенное время). Попробуйте посетить другие сайты, если с ними все «OK» — то вероятнее всего, что проблема не в вашей системе, а у того конкретного сайта.

Пример ошибки «Сертификат безопасности сайта не является доверенным»

Однако, отмечу, что если ошибка появляется на очень известном сайте, которому вы (и многие другие пользователи) всецело доверяете — то высока вероятность проблемы в вашей системе.

👉 2) Проверьте дату и время, установленные в Windows

Второй момент: подобная ошибка может выскакивать, если у вас в системе неверно задано время или дата . Для их корректировки и уточнения достаточно щелкнуть мышкой по «времени» в панели задач Windows (в правом нижнем углу экрана).

📌В помощь!

Как настроить дату и время в Windows 10/11: см. пошаговую инструкцию

Настройка даты и времени

После установки правильного времени, перезагрузите компьютер и попробуйте заново открыть браузер и сайты в нем. Ошибка должна исчезнуть.

Также обращаю внимание на то, что, если у вас постоянно сбивается время — вероятно у вас села батарейка на материнской плате. Представляет она из себя небольшую «таблетку», благодаря которой компьютер помнит введенные вами настройки, даже если вы его отключаете от сети (например, те же дата и время как-то высчитываются?).

Батарейка на материнской плате ПК

👉 3) Попробуйте провести обновление корневых сертификатов

Еще один вариант, как можно попробовать решить эту проблему — установить обновление корневых сертификатов. Обновления можно скачать на сайте Microsoft для разных ОС. Для клиентских ОС (т.е. для обычных домашних пользователей) подойдут вот эти обновления: https://support.microsoft.com/ (ссылка ну нужную страничку).

👉 4) Установка «доверенных» сертификатов в систему

Этот способ хоть и рабочий, но хотелось бы предупредить, что он «может» стать источником проблем в безопасности вашей системы. По крайней мере, прибегать к этому советую только для таких крупных сайтов как Google, Яндекс и т.д.

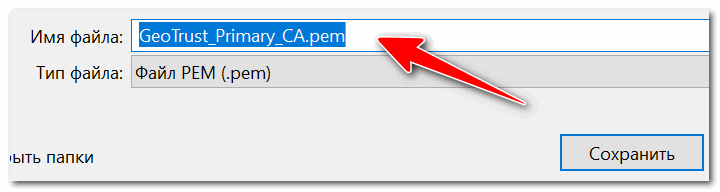

Для избавления от ошибки, связанной с недостоверностью сертификата, должен подойти спец. пакет GeoTrust Primary Certification Authority .

Скачать GeoTrust Primary Certification Authority можно с сайта: http://www.geotrust.com/resources/root-certificates/index.html

Кстати, на этой страничке расположено еще несколько сертификатов, их также можно до-установить в систему.

*

Кстати, чтобы скачать GeoTrust Primary Certification Authority:

- нажмите правой кнопкой мышки по ссылке download и выберите вариант «сохранить ссылку как. «;

Сохранить ссылку как.

Файл с расширением PEM

Теперь необходимо скачанный сертификат установить в систему. Как это делается, по шагам расскажу чуть ниже:

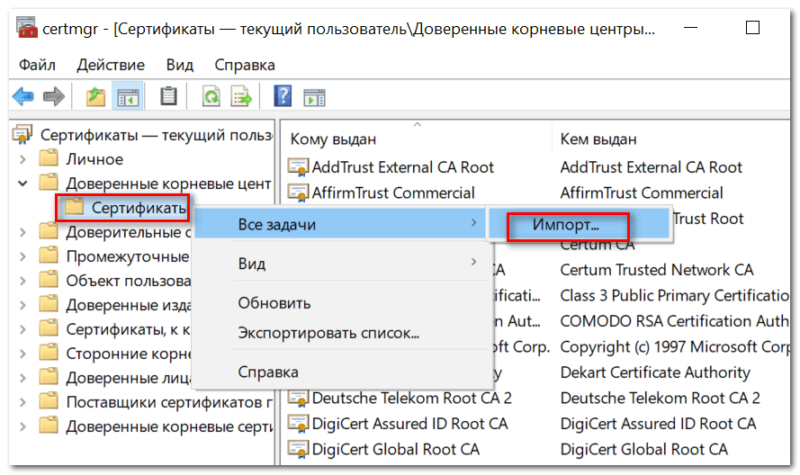

- сначала нажимаем сочетание кнопок Win+R , и вводим команду certmgr.msc , жмем OK;

- должен открыться центр сертификатов в Windows. Необходимо раскрыть вкладку «Доверенные корневые центры сертификации/сертификаты», щелкнуть по ней правой кнопкой мышки и выбрать «Все задачи — импорт».

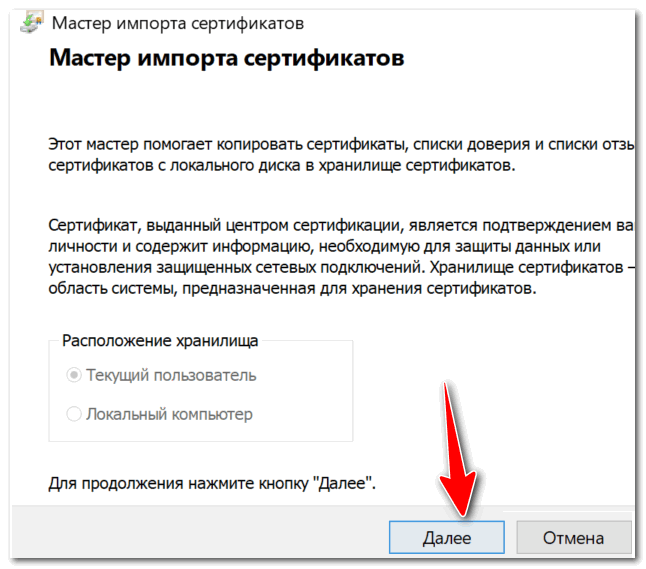

Мастер импорта сертификатов

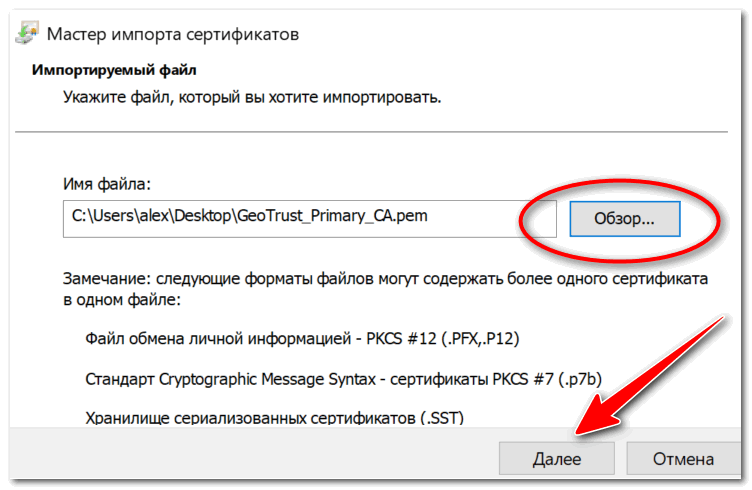

Указываем сертификат, который загрузили

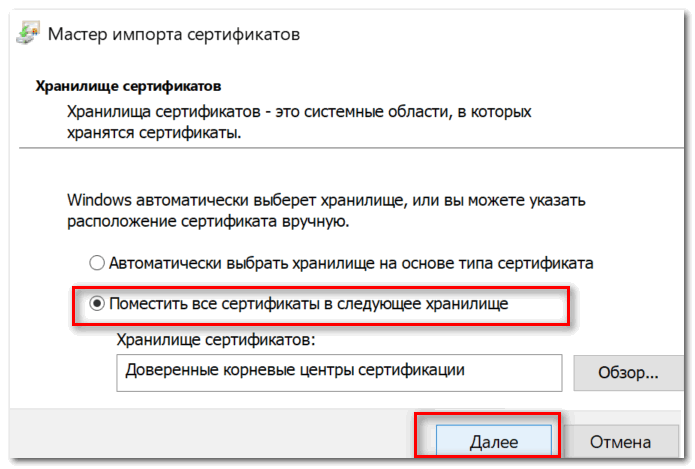

Поместить сертификаты в доверенные. Далее

👉 5) Обратите внимание на антивирусные утилиты

В некоторых случаях эта ошибка может возникать из-за того, что какая-нибудь программа (например, антивирус) проверяет https трафик. Это видит браузер, что пришедший сертификат не соответствует адресу, с которого он получен, и в результате появляется предупреждение/ошибка.

Поэтому, если у вас установлен антивирус/брандмауэр, проверьте и на время отключите настройку сканирования https трафика (см. пример настроек AVAST на скрине ниже). 👇

Avast — основные настройки (отключение сканирование https трафика)

Либо, как вариант, на время удалите его или полностью отключите!

Управление экранами Avast — отключить на 10 минут

Чтобы открыть проблемный сайт — загрузите браузер MX5 (я о нем рассказывал в заметке о флеш-играх). При попытке перейти на «проблемный» сайт в нем — он вас предупредит, что это не безопасно, но если вы подтвердите свое намерение — н загрузит страничку!

При открытии web-страничек появляются ошибки без каких либо на то причин? Или браузер выдает сообщение, что нельзя установить безопасное соединение? Пытаетесь открыть zakupki.gov.ru и lkul.nalog.ru, а появляется ошибка «Клиент и сервер поддерживают разные версии протокола ssl или набора шифров»? Пора разобраться, чем это вызвано и как выйти из сложившейся ситуации.

Вышеуказанные проблемы проявляются при открытии HTTPS платформ и ресурсов, у которых есть опция входа с цифровой подписью. Прежде, чем приступить к устранению ошибок, нужно убедиться, что проблема связана не с вашим ПО и компьютером. Попробуйте открыть необходимый интернет-ресурс на другом устройстве или подключившись к другой интернет-сети. Посмотрите, как обстоят дела со входом через прочие браузеры.

Клиент и сервер поддерживают разные версии протокола SSL в Закупках

Начинайте с очистки кэша и куки

Первое, что нужно сделать для решения проблемы с SSL — это почистить браузер от мусора, включая куки и кэш. В Хроме, Яндексе и Опере в меню очистки можно попасть через комбинацию «CTRL+H». В Мозилле скопируйте вот этот адрес: about:preferences#privacy и найдите пункт «Куки и данные сайтов». Делая очистку, следует указать в строке выбора временного промежутка «Все время». В меню очистки выберите все пункты и подтвердите действие.

Очистка кэша и куки в Firefox

Отключите лишние расширения

Доступ может блокироваться из-за различных установленных расширений и дополнений в рабочих браузерах. В первую очередь это касается плагинов, вмешивающихся в трафик и сетевые экраны, например ВПН, антивирусы, прокси. После открытия раздела с расширениями нужно удалить все подозрительные. Если нужный сайт по прежнему не открывается, попробуйте отключить все установленные расширения.

Попасть в меню управления плагинами достаточно просто. Можете просто скопировать этот путь в своем браузере:

- Chrome: chrome://extensions/

- Яндекс Браузер: browser://tune/

- Opera: opera://extensions

- Firefox: about:addons.

Файрвол и антивирус

Блокировать открытые ресурсы могут антивирусники и межсетевой экран. Попробуйте ненадолго их отключить, чтобы проверить, не они ли блокируют доступ к необходимому HTTPS сайту.

Последние версии антивирусных программ содержат в себе опцию проверки SST/TLS сертификатов. Опция эта работает в автоматическом режиме. Если антивирусник заметит, что интернет-платформа применяет самоподписанный или плохо защищенный сертификат (бесплатные SSL) — он может ограничить к ней доступ. Это также касается неактуальной версии SSL-протокола.

Для выхода из сложившейся ситуации необходимо открыть параметры антивирусной программы, найти раздел со сканированием и отключить режим проверки SSL сертификатов и HTTP/HTTPS трафика. Единого решения для всех антивирусников нет, так как каждый из них блокирует свои разделы. Так, например, в Dr.Web может не пускать на страницу опция «SpIDer Gate», а ESET NOD 32 — в фильтр веб-протоколов.

Настройка фильтрации веб-протоколов в ESET

Часовой пояс

Даже такие незначительные детали, как часовой пояс или не отвечающая действительности дата, могут послужить причиной отказа в доступе к HTTPS площадке. Связана такая закономерность с выполнением сетевой аутентификации. Система осуществляет проверку даты создания и истечения сертификатов, из-за чего и появляются «несостыковки». Во избежание подобных сложностей в настройках лучше всегда правильно указывать часовой пояс.

Правильно узнать свой часовой пояс можно через сервис 2ip.ru, который укажет город регистрации вашего провайдера. Именно по этому городу выставляйте свой часовой пояс. В случае с правильным временем нужно установить автоматическое определение.

Сертификаты ОС

Одна из вероятных причин блокировки доступа к определенным платформам может заключаться в корневых сертификатах вашей операционки. Если вы долгий период не обновляли Windows, то на ПК с большой долей вероятности отсутствует «TrustedRootCA» — корневые сертификаты (доверенные). Этот нюанс решается простым и очевидным решением — обновлением операционной системы. Следует запустить установку актуальных апдейтов через Центр обновлений. Если же на ПК установлена Windows 7, то необходимо заняться обязательной инсталляцией SP1 (KB976932), а также обновлением KB2998527.

Поддержка протоколов

Чтобы дальше спокойно заходить на открытые ресурсы без каких либо сложностей, можно обратиться к чуть более сложному способу, чем указанные выше — следует включить поддержку TLS и SSL.

Устаревшие версии указанных протоколов отключены потому, что сейчас злоумышленники могут создавать слишком много угроз для перехвата данных в трафике HTTPS типа. Включение старых протоколов может поставить под угрозу безопасность пользователя во время использования Интернета. Используйте способ только в том случае, если предыдущие не помогли.

На сегодняшний день браузеры не используют ненадежные старые протоколы и уже давно перешли на актуальные. Чтобы активировать устаревшие протоколы SSL/TLS необходимо:

- В «Панели управления» нужно найти «Свойства браузера»;

- Выбираем раздел с дополнительными настройками;

- Ставим галочки возле строчек TLS 1.0, TLS 1.1, TLS 1.2, SSL 3.0, 2.0;

- Закрываем и открываем браузер.

Активация TSL протоколов в браузере

Если и этот способ не помог, то можно попробовать такой вариант:

- В папке system32 находим документ hosts и проверяем его на наличие статических записей;

- Открываем настройки сетевого подключения, выбираем раздел с предпочитаемым DNS сервером и набираем адрес 8.8.8.8;

- Снова заходим в панель управления в раздел «свойства браузера», выбираем уровень безопасности для Интернета средний или выше среднего. Обязательно нужно изменить этот параметр, если он обозначен как высокий, в противном случае ничего не получится.

Повышение уровня безопасности для сайтов

Клиент и сервер поддерживают разные версии протокола SSL при входе в zakupki.gov.ru

Если аналогичные ошибки возникают при входе на сайт zakupki.gov.ru или прочие государственные порталы — следует проверить следующие моменты:

- Проверить совместимость IE 11 версии с 10. Входить в закупки нужно только через обновленный Internet Explorer

- Добавить площадку в перечень доверенных узлов;

- Настроить параметры безопасности;

- Настроить окна (всплывающие);

- Переопределить обработку куки в автоматическом режиме;

- Установить параметры обозревателя;

- Удалить временные файлы, истории просмотров и куки;

- Добавить «zakupki.gov.ru» для просмотра в режиме совместимости;

- Установить и настроить КриптоПро CSP;

- Установить и настроить «КриптоПро ЭЦП Browser plug-in»;

- Перерегистрировать сертификат, если он устарел.

Полную инструкцию с детальным описанием каждого пункта можно найти на сайте zakupki.gov.ru/epz, скачав «Инструкцию по настройке рабочего стола».

Заключение

Как показывает практика — на обновленных Windows такие ошибки на сайтах не выскакивают, а клиент и сервер поддерживают совместимые версии ssl-протоколов и наборы шифров соответствуют всем требованиям. В случае с закупками советуем обновить Internet Exprolel и провести настройку доступов, строго придерживаясь указанной в ссылке инструкции.

Что делать, если сайт использует неподдерживаемый протокол?

Уведомление, что на конкретном сайте используется неподдерживаемый протокол, указывает на возникшую проблему, но не дает информации по поводу путей для диагностики и ее быстрого устранения. Устранить неисправность нужно самостоятельно, используя приведенный в статье алгоритм действий. Главное понимать, что страница, на которую вы собираетесь перейти, действительно не содержит для вас и ваших данных никакой потенциальной опасности.

Особенности ошибки

В браузерах Chrome, Opera, Яндекс.Браузер и Mozilla данная ошибка может писаться с неким отличием, но это не меняет суть проблемы. Дополнительной информацией может служить:

- Текст ошибки – этот сайт не может обеспечить безопасное соединение.

- Код ошибки – ERR_SSL_VERSION_OR_CIPHER_MISMATCH.

- Подробности – клиент и сервер работают с разным набором шрифтов и их SSL-протоколы отличаются.

При этом неисправность может распространятся на страницы с безопасным протоколом соединения https, так и на обычные http страницы. Еще важно понимать, на чьей стороне ошибка.

Если не открывается:

- Один новый или малопосещаемый сайт – вероятно, проблема на стороне сайта и соединение не устанавливается из-за слетевшего SSL-сертификата.

- Один сайт с внушительной аудиторией – проблема может быть как на стороне сайта (которая устраняется довольно быстро), так и на вашей стороне.

- Множество страниц по различным доменным именам выдают эту ошибку – скорей всего, проблема на вашей стороне или стороне провайдера.

Во втором, и особенно в третьем случае, нужно понимать, что на уровне браузера, операционной системы или протоколов сети случился сбой. Чтобы выявить и устранить проблему, придерживайтесь дальнейшей инструкции.

Видео по теме статьи смотрите тут:

Причины

Есть распространенные причины появления ошибки «Неподдерживаемый протокол»:

- Неправильная или незавершенная загрузка страницы с последующим сохранением ее в кэше.

- Сбились настройки SSL-сертификатов в браузере после использования расширений и различных скриптов.

- Активировалось или было ранее активно вредоносное программное обеспечение на компьютере.

- Сбой используемых DNS и предоставление ими неверной информации о доменном имени.

О маловероятных причинах будет указано ниже, если инструкция устранения неисправности не принесла должных результатов.

Устранение неисправности

Что делать, если сайт использует неподдерживаемый протокол:

- Находясь на странице с такой информацией, нажмите Ctrl + 5 . Комбинация обновляет страницу с полным удалением кэша и загрузкой всех ее элементов заново. Или же можете очистить кэш и куки вашего браузера.

- Перезапустите браузер. Закройте его, проверьте, чтобы в системном трее (области уведомлений) и в диспетчере задач не было никакой активности от него.

- Вместе с браузером можете перезагрузить маршрутизатор. Это действие может помочь, если провайдер предоставляет динамические IP-адреса (что скорее всего).

- Проверьте работу этой же страницы в другом браузере, скопировав ссылку в адресную строку. Если вы работали в Яндекс.Браузере (или другом браузере на движке Chromium), проверьте работоспособность страницы в Mozilla Firefox.

- При выявлении проблемы в новом браузере, перейдите к следующему пункту. При нормальном взаимодействии с сайтом/сайтами в Firefox, верните настройки используемого ранее браузера по умолчанию, отключите все расширения или переустановите браузер.

- Проверьте операционную систему на вирусы. Для этого подойдут бесплатные десктопные DrWeb CureIt! и Malwarebytes. Сканируйте несколькими антивирусами вашу систему и удалите найденные зловреды.

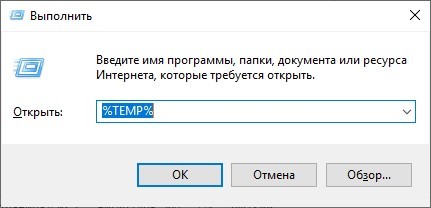

- Очистите папку с временными файлами системы. Нажмите + R и выполните команду %TEMP%. Это поможет освободить немного памяти и удалить временные файлы, что с помощью каких-либо процессов активности делали подмену DNS.

- После сканируйте систему с помощью программы CCleaner или ее аналога, на предмет мусора, временных файлов и ошибок реестра. Очищайте, исправляйте и проверяйте работу страниц в браузере.

- Если используете более тяжелые антивирусы, с пусканием корней в операционную систему, отключите на время их защиту и проверьте загрузку страниц. Если этот способ помог, вероятно, что сайт или протоколы, что он использует, обозначены антивирусом как «небезопасные».