Честно признаться, я очень долго оттягивал запись этого ролика. Просто потому, что порог вхождения в тему пентестинга и те знания, которые для этого требуются по моему мнению должны хоть немного превышать уровень среднестатистического пользователя и в большей степени оставаться прерогативой админов и безопасников.

Однако, раз уж есть стабильный спрос, давайте сегодня наконец удовлетворим просьбы страждущих ответив на насущный вопрос. Да, перехват хендшейка и последующий подбор посредством брутфорса вполне возможен и из-под обычной винды. Правда для этого придётся дополнительно скачать несколько утилит.

CommView for Wifi Windows 10

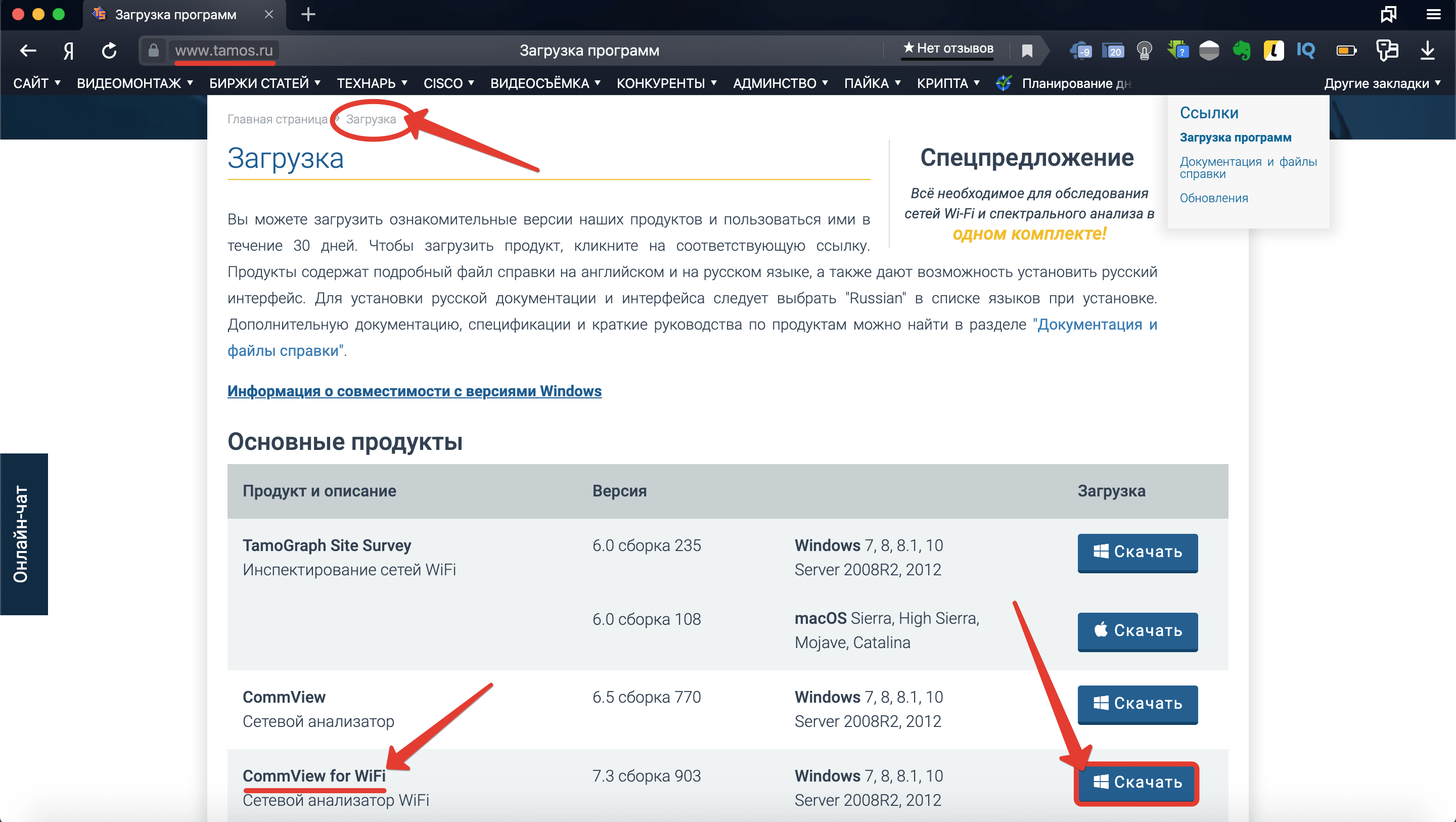

Шаг 1. Первая – это CommView for WiFi. Достаточно популярная прога для мониторинга и анализа пакетов под Windows. Во времена моей преподавательской деятельности, для тех, кто не в курсе, до недавнего времени я вёл практику у сетевых и системных администраторов в местном техникуме.

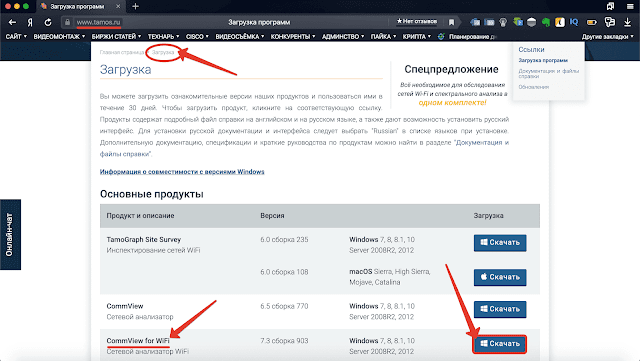

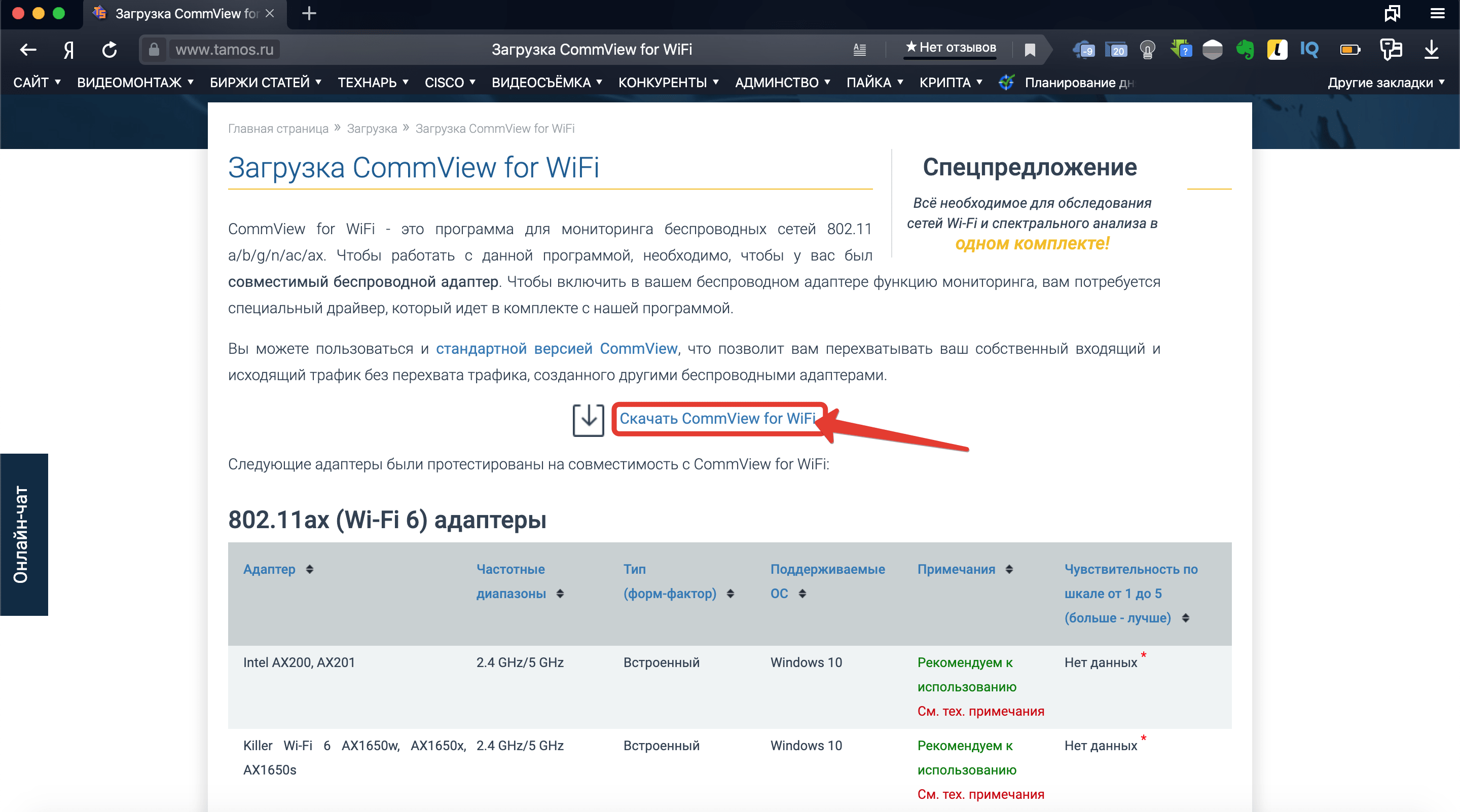

Так вот, в то время я уделял ей особое внимание. Её интерфейс гораздо дружелюбнее, нежели у того же WireShark’а, а функций в полнофункциональной версии хватает с головой. Сейчас же, для быстрой демонстрации я воспользуюсь демкой. На офф сайте tamos.ru открываем раздел «Загрузка» и кликаем по кнопке скачать напротив названия нужного нам продукта.

Шаг 2. Откроется страница с перечислением всех адаптеров, которые поддерживаются программой. Список, мягко говоря, не велик. У меня подходящая плата была только в ноутбуке жены, поэтому большая часть урока записана на нём. Надеюсь, вам повезёт больше. После того, как убедились, что сетевуха подходит, кликаем «Скачать CommView for WiFi».

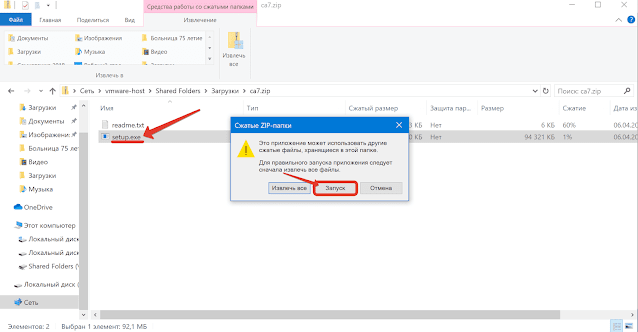

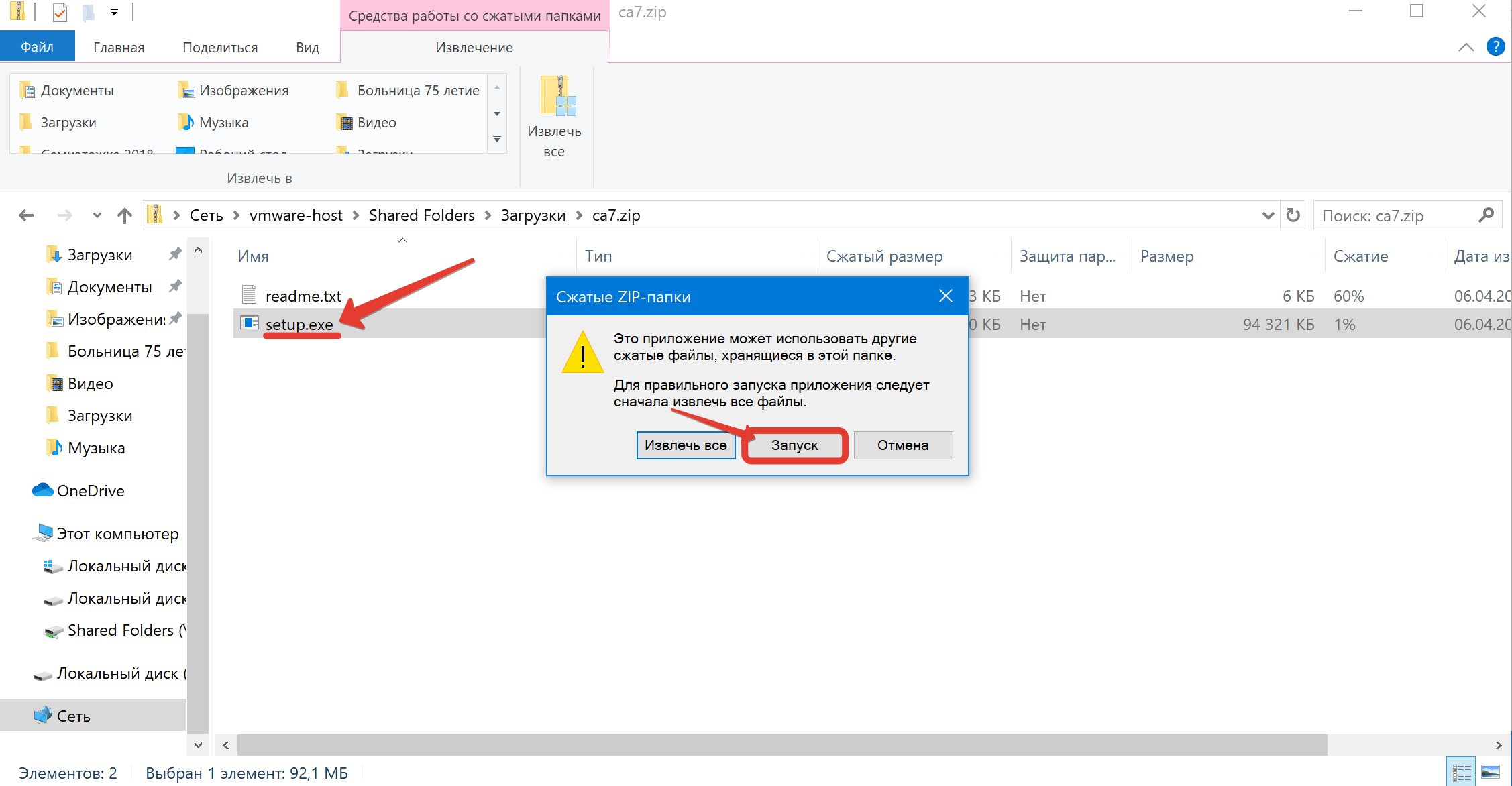

Шаг 3. И по завершению загрузки запускаем установочный EXE’шник внутри архива.

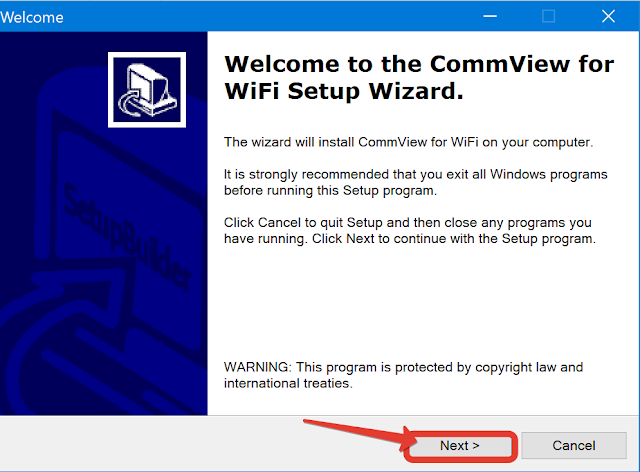

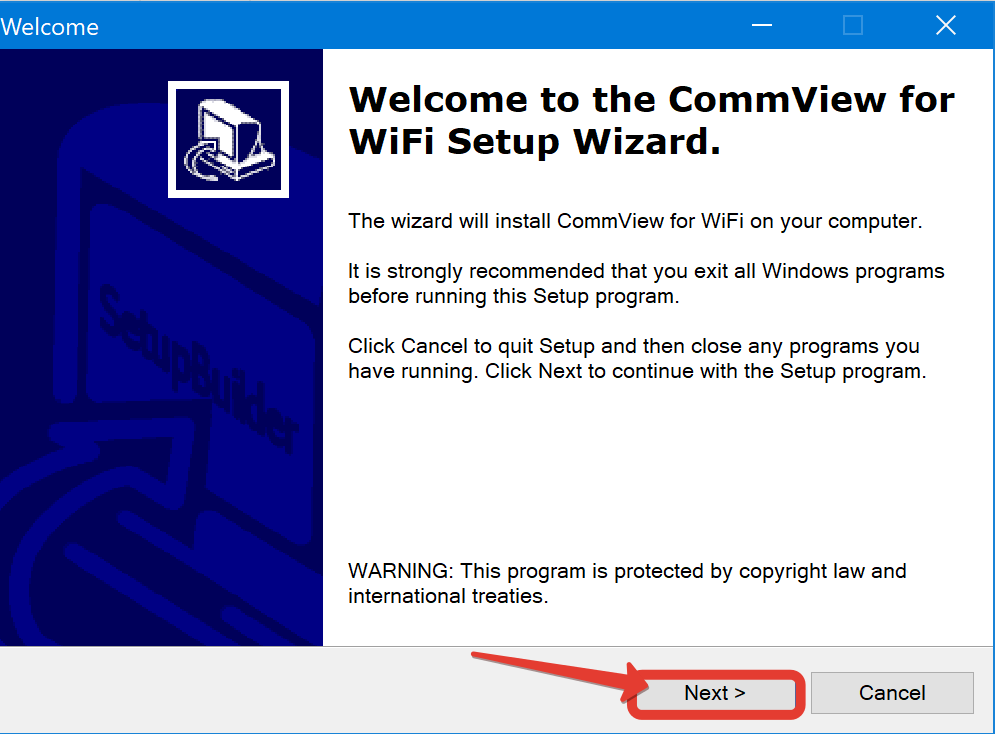

Шаг 4. Next.

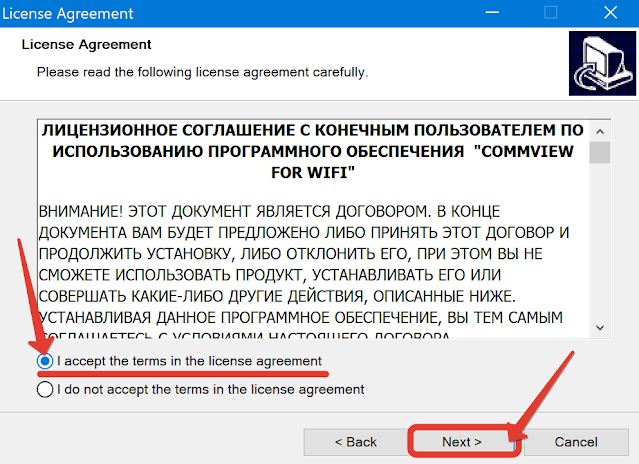

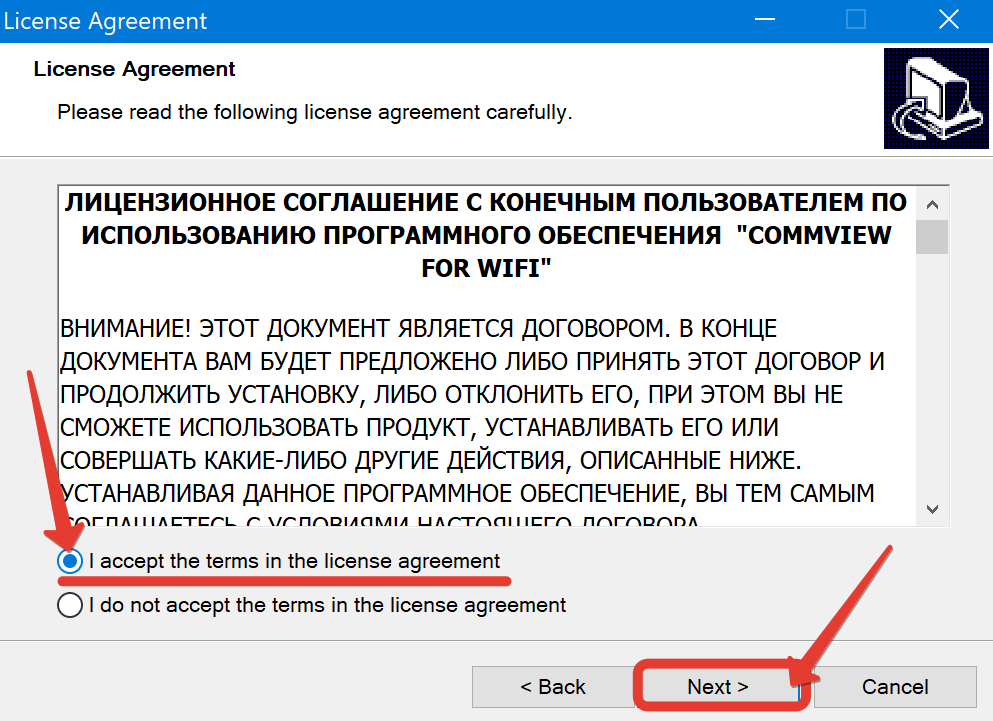

Шаг 5. Принимаю.

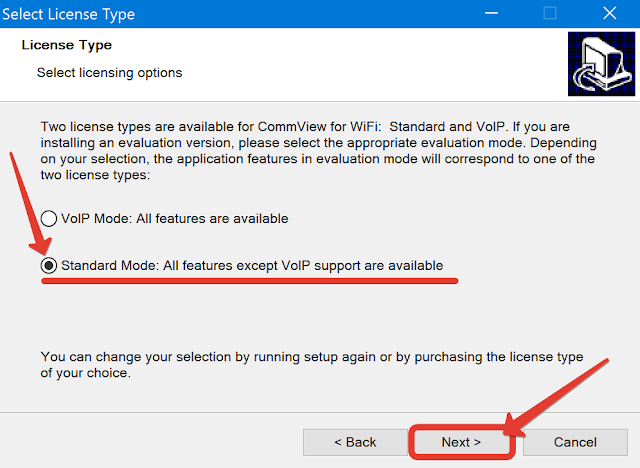

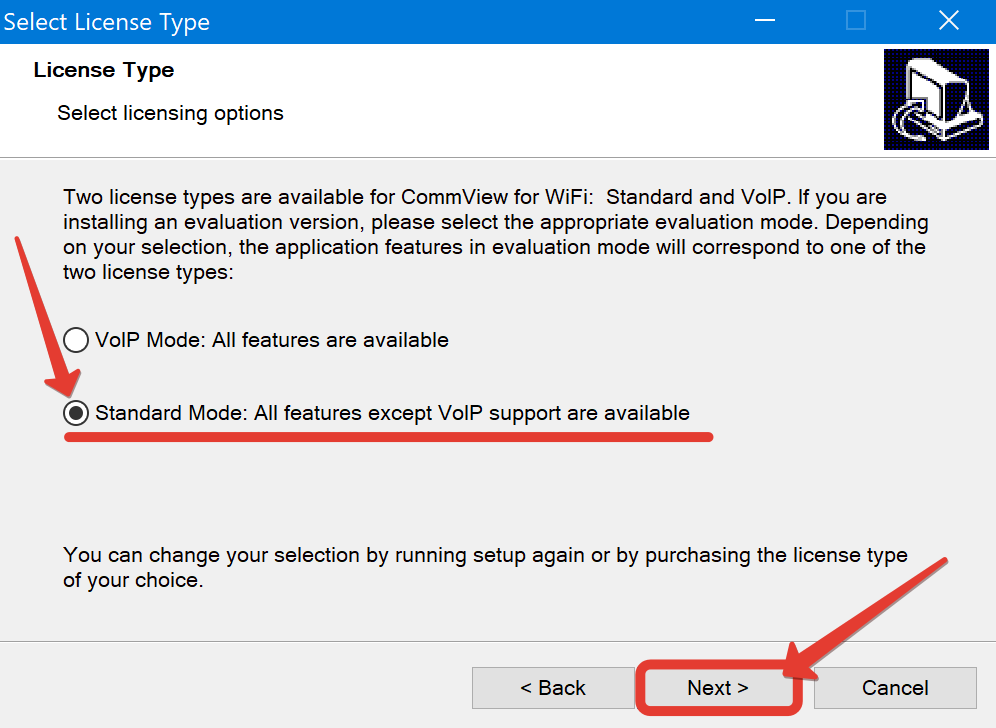

Шаг 6. Стандартный режим. Никакой IP-телефонии нам не нужно.

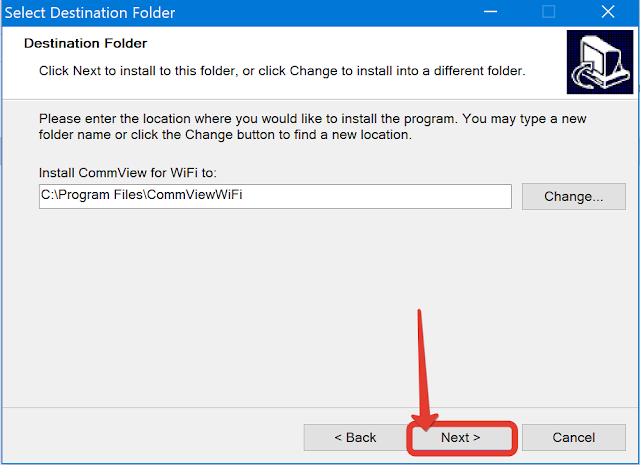

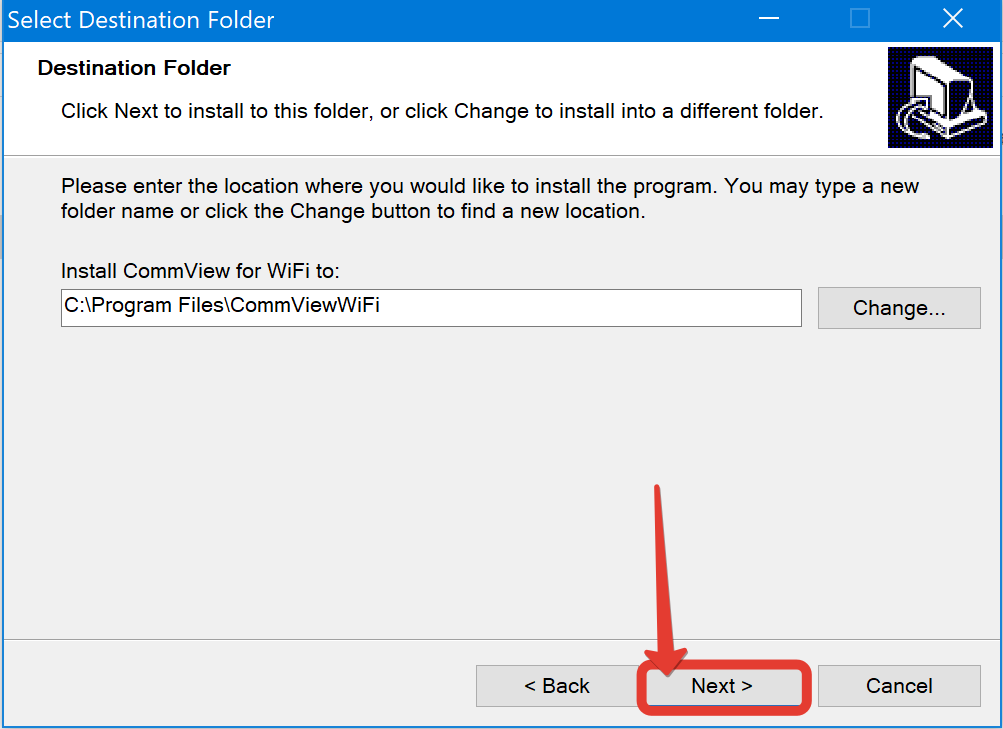

Шаг 7. Путь установки по дефолту.

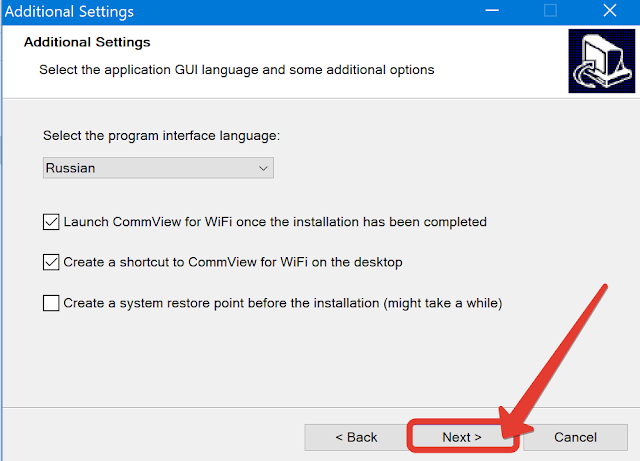

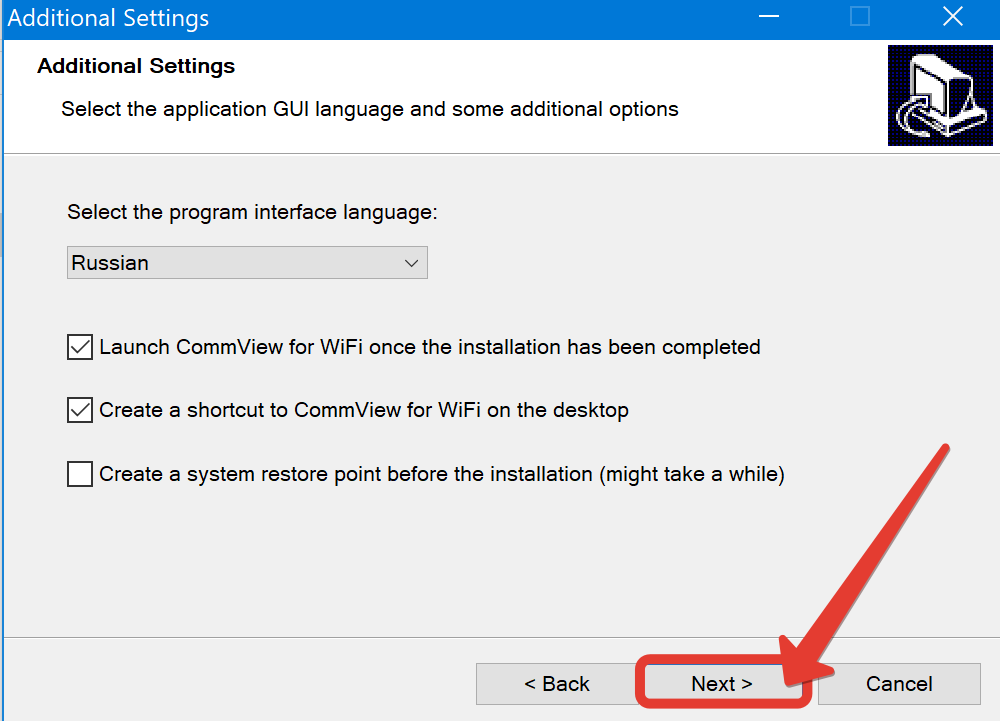

Шаг 8. Язык – русский. Ярлыки создать.

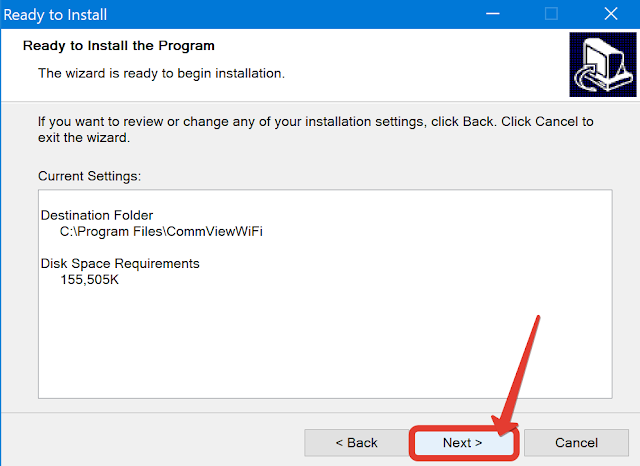

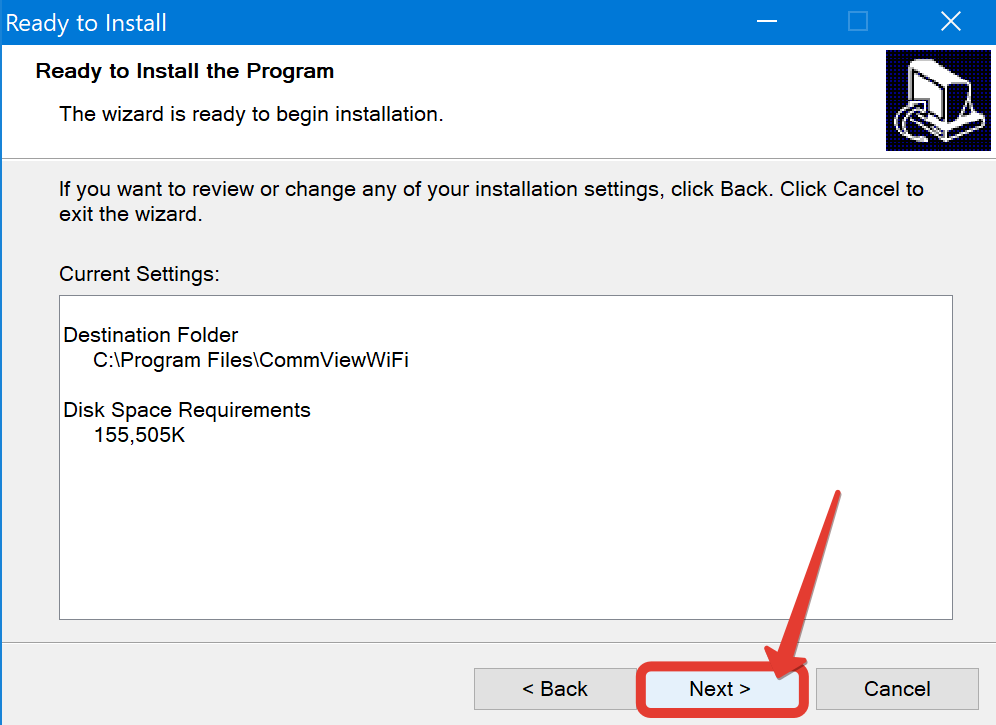

Шаг 9. Погнали.

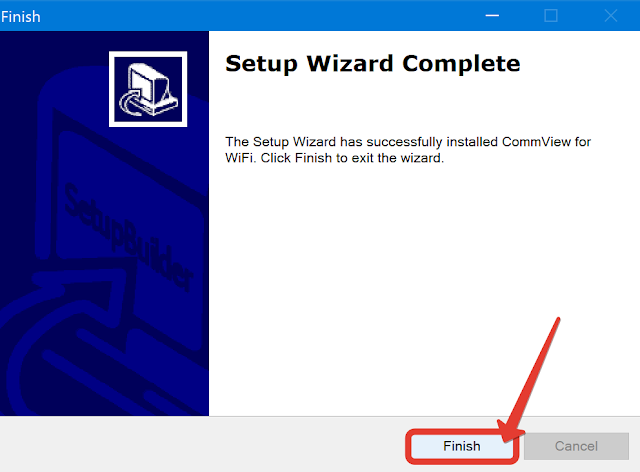

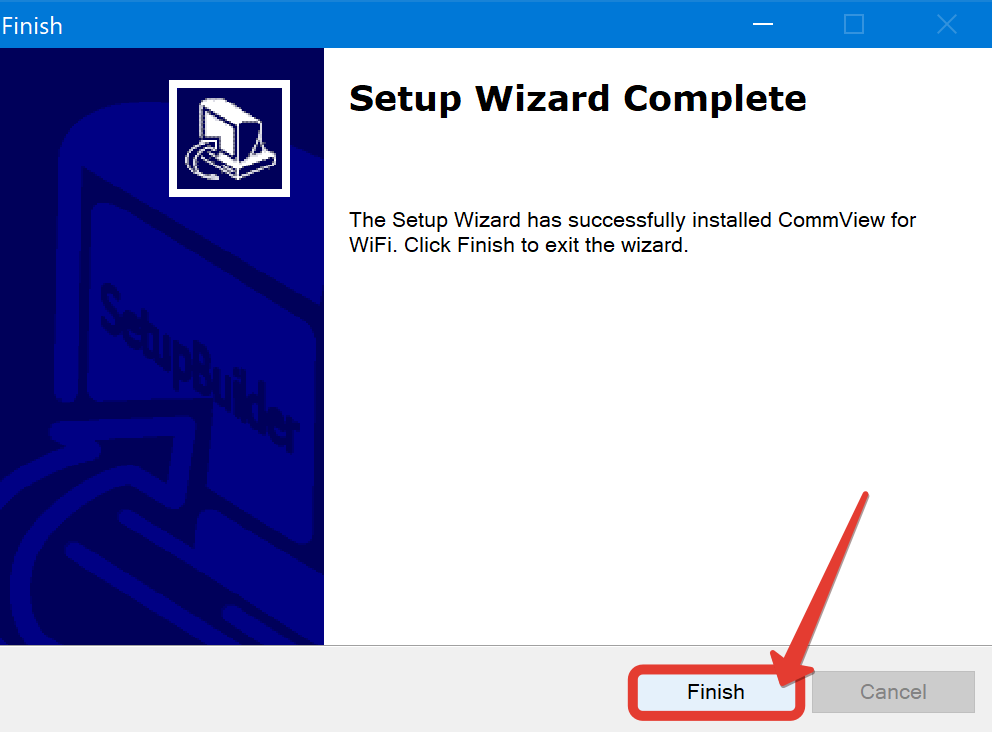

Шаг 10. После завершения установки, жмём «Finish».

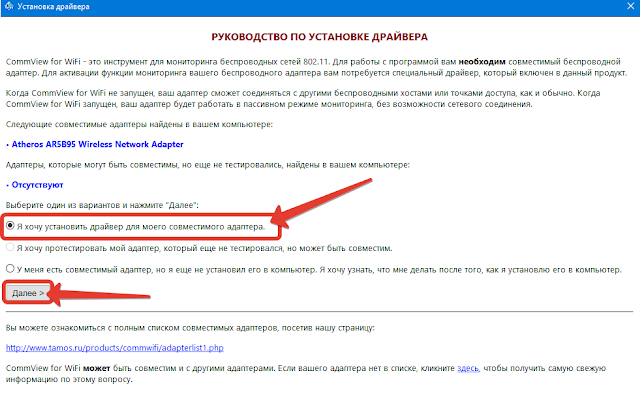

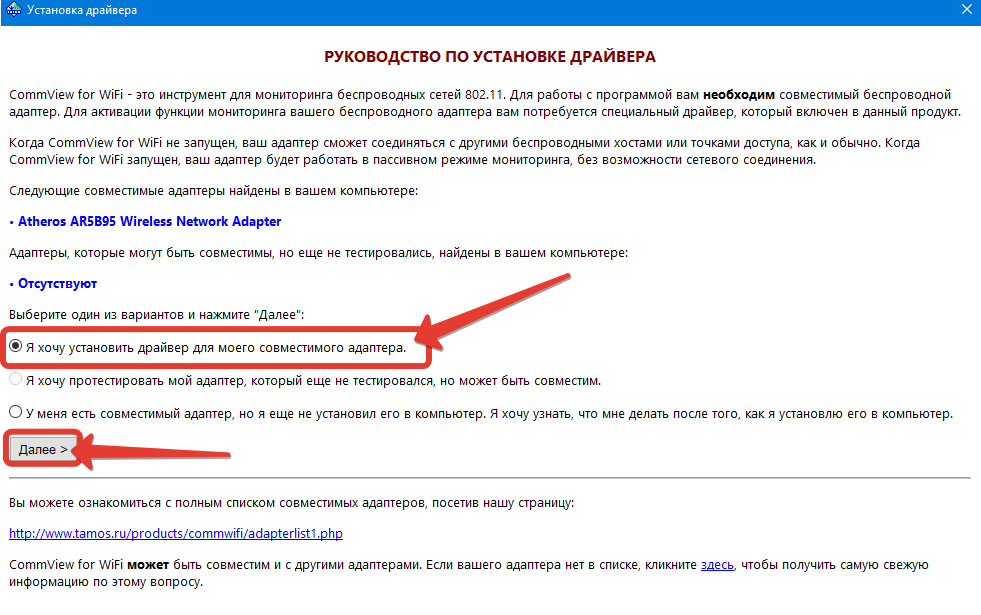

Шаг 11. И ждём, пока откроется главное окно. Видим, что прога нашла совместимый адаптер и предлагает нам установить собственный драйвер. Сразу предупрежу, что после его установки ваша сетевуха перестанет работать в штатном режиме и перейдёт в режим монитора. Сети при это не будут видеться через стандартную службу Windows. Далее, я покажу, как это исправить. Но сначала завершим начатое. Скрепя сердце жмём «Далее».

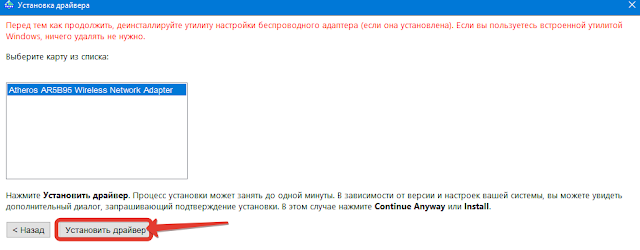

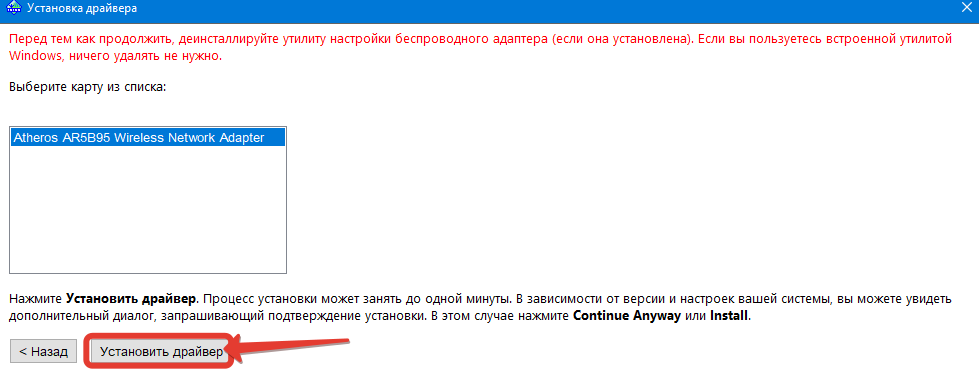

Шаг 12. Установить драйвер.

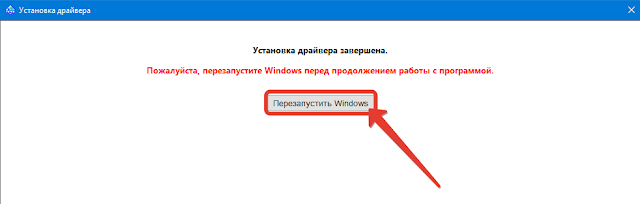

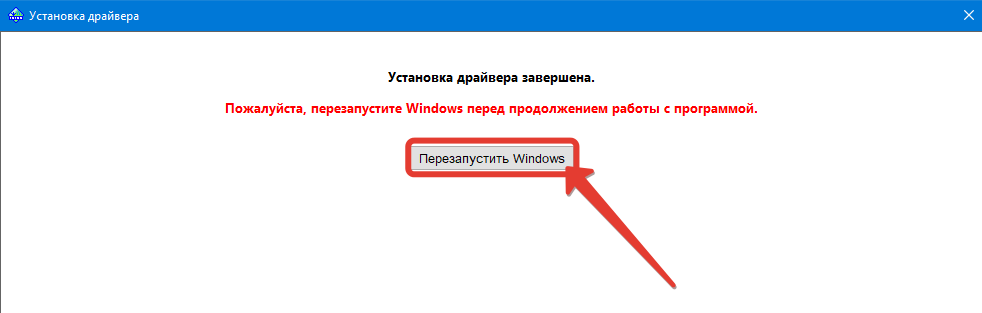

Шаг 13. После инсталляции непременно перезагружаем компьютер.

Как пользоваться CommView For Wifi

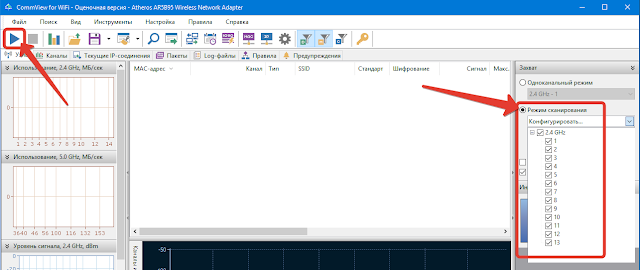

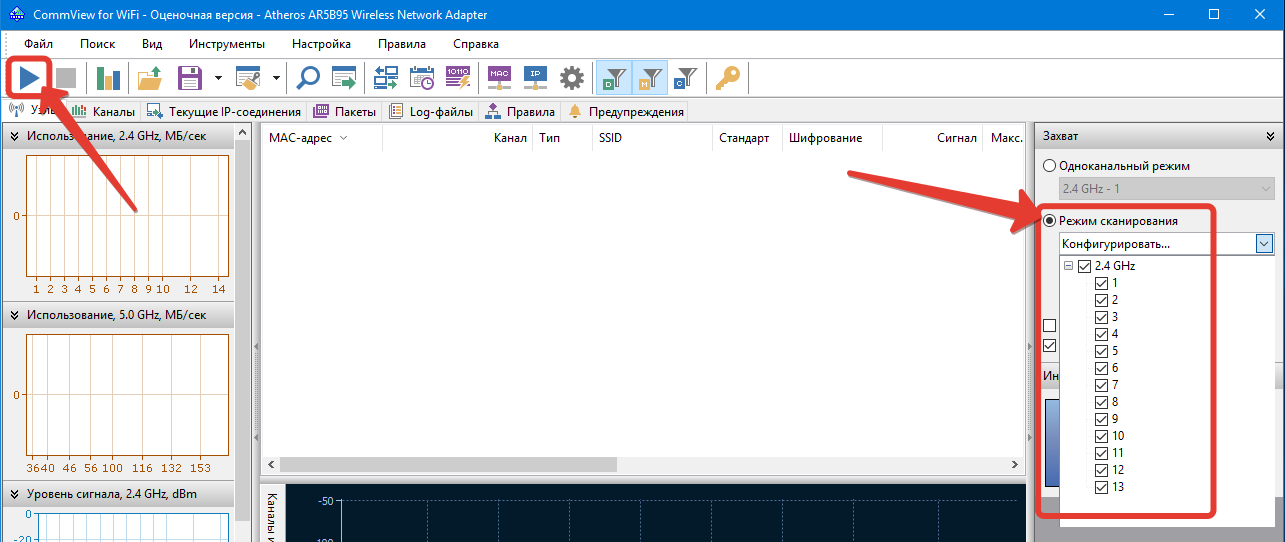

Шаг 14. Отлично. Дождавшись включения запускаем ярлычок CommView и в главном окне программы выбираем справа режим сканирования всех каналов.

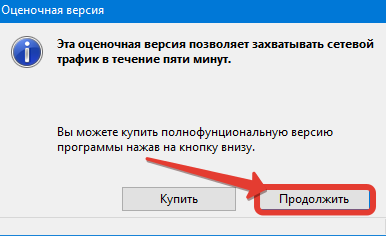

Шаг 15. Видим предупреждение о том, что оценочная версия позволяет захватывать трафик не дольше 5 минут. Нам, признаться, дольше то и не нужно. Кликаем «Продолжить».

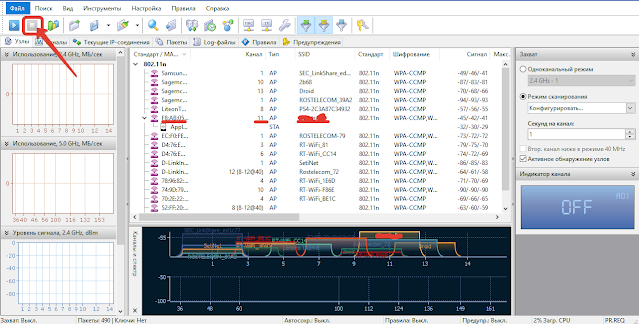

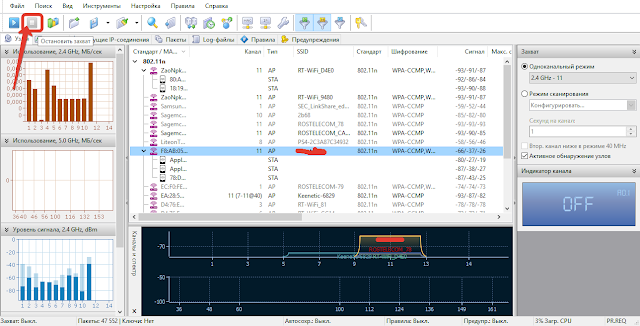

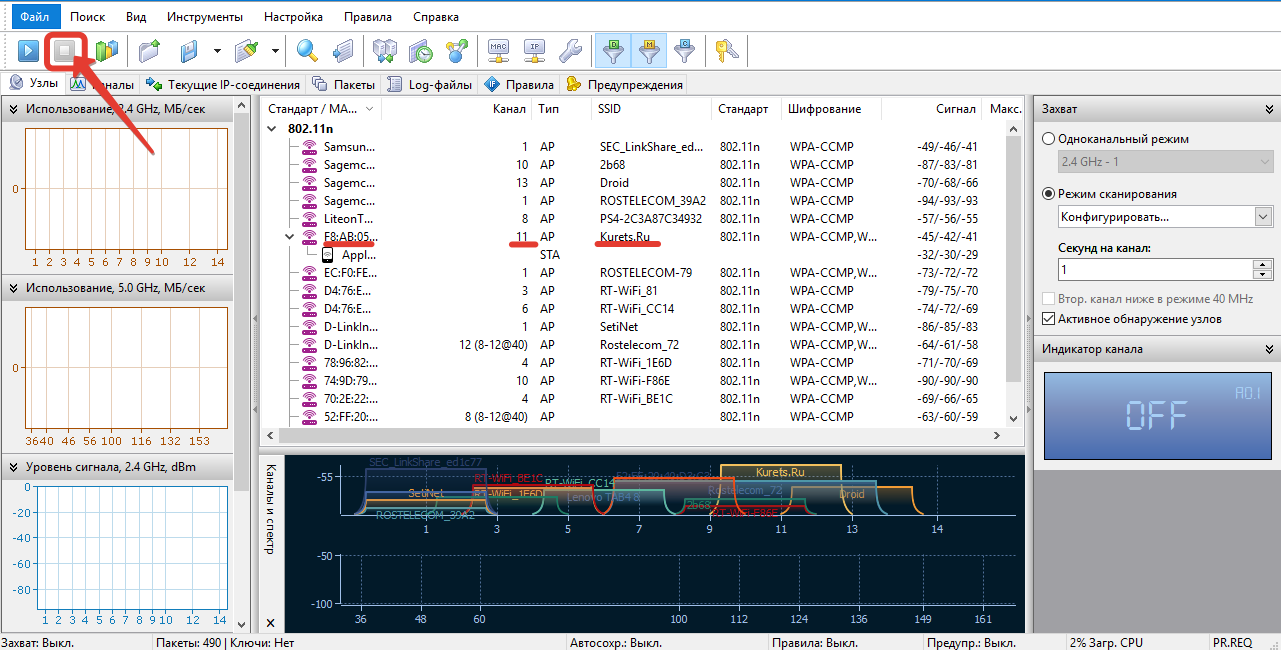

Шаг 16. Дожидаемся, пока наша сеть появится в списке и тормозим сканирование. Запоминаем, а ещё лучше записываем MAC-адрес точки, SSID и номер канала, на котором она работает в данный момент.

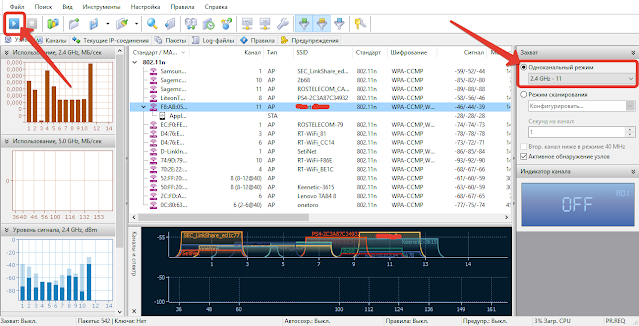

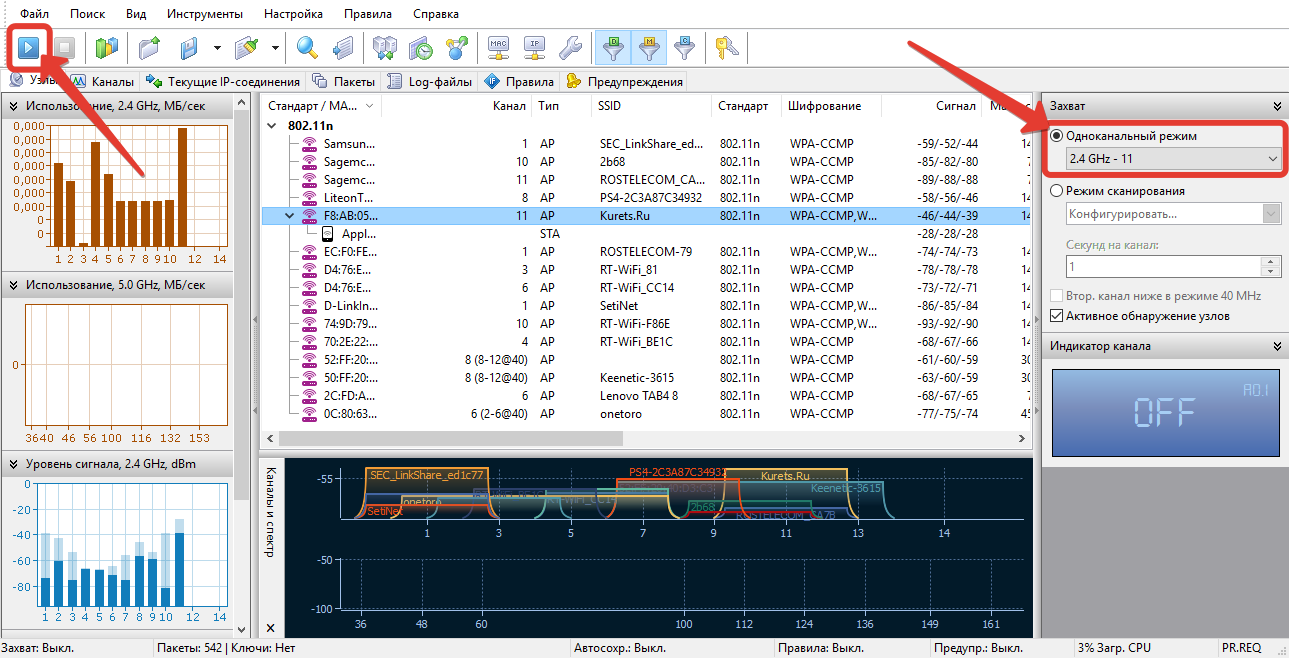

Шаг 17. Переводим программу в одноканальный режим и указываем уже конкретно канал нашей точки. Врубаем перехват заново.

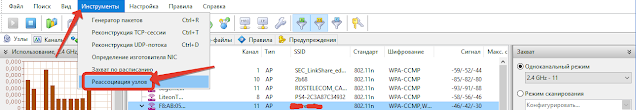

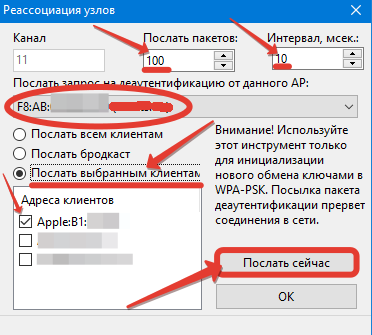

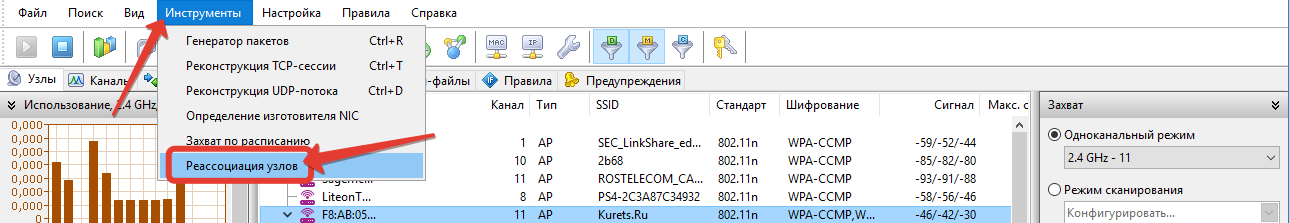

Шаг 18. И чтобы не ждать, пока одно из устройств отключится, а затем подключится к роутеру, дабы инициировать «Рукопожатие», отправим пакеты деаутентификации. Вкладка «Инструмента» — «Реассоциация узлов».

Шаг 19. Послать 100 пакетов с интервалом 10 мсек. Проверяем точку. Смотрим клиентов. Рекомендую откидывать не более 1 за раз. Послать сейчас. Всё. Ждёмс. Яблочное устройство отвалилось и вновь законнектилось, а значит можно двигаться дальше.

Шаг 20. Тормозим перехват.

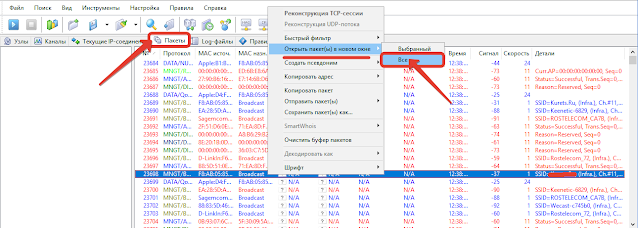

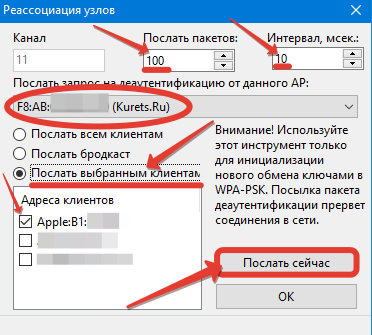

Шаг 21. И переходим на вкладку «Пакеты». На самом деле из всей этой истории нас интересуют только EAPOL паки. В момент коннекта устройство обменивается с роутером 4 пакетами этого типа. Внутри содержится пароль от точки в зашифрованном виде. Совсем скоро мы его достанем и дешифруем. Вызываем контекстное меню, «Открыть пакеты в новом окне» — «Все».

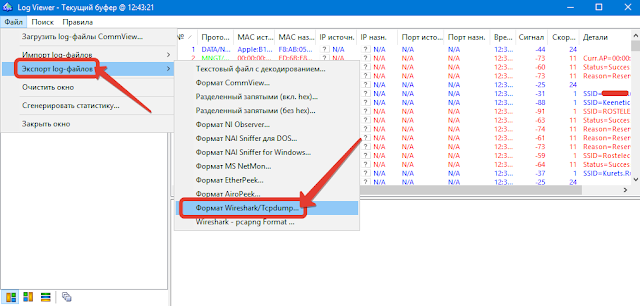

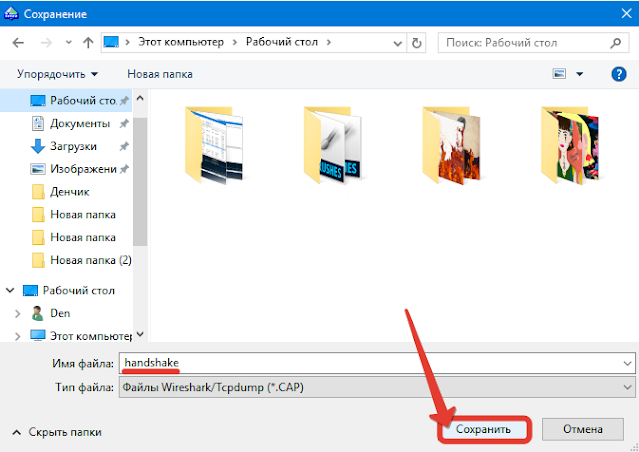

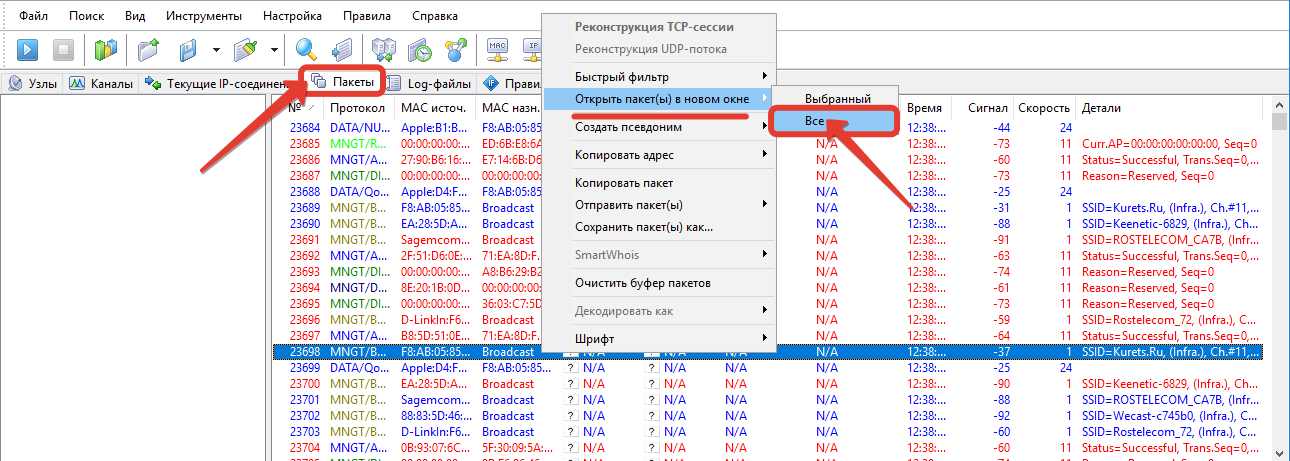

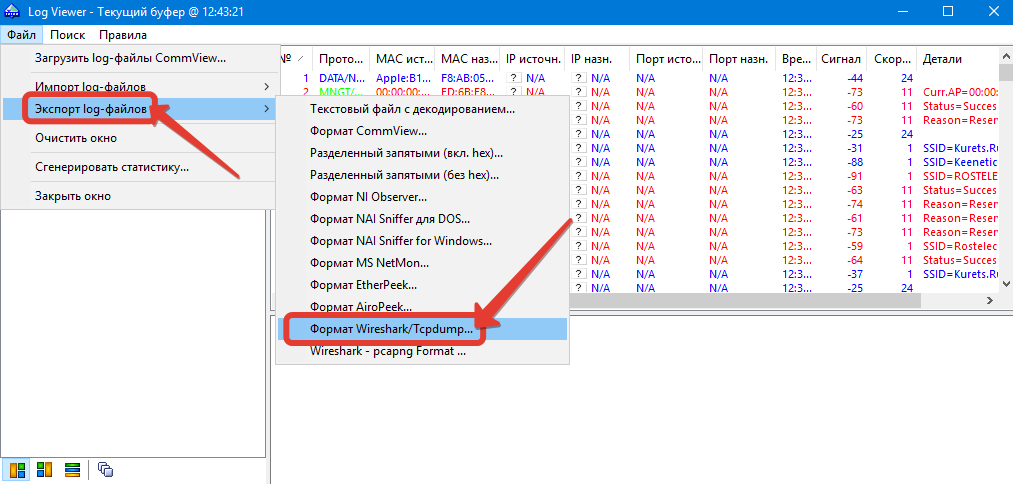

Шаг 22. Далее «Файл» — «Экспорт log-файлов» — «Формат Wireshark/Tcpdump».

Шаг 23. Указываем место для сохранения и присваиваем файлу понятное имя. «Сохранить».

CommView For Wifi не видит сети

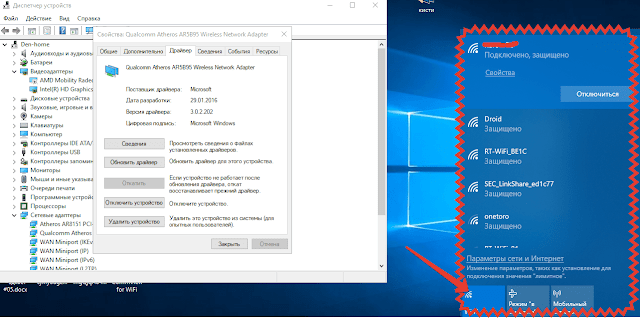

Шаг 24. Усё. CommView можно закрывать и переходить к загрузке второй программы. Однако тут возникнет сложноcть о которой я уже упоминал ранее. Сетки не видятся. Нужно восстановить нормальный драйвер.

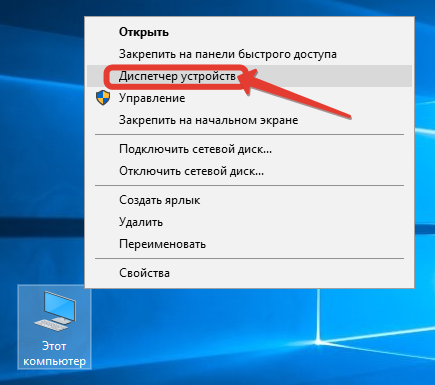

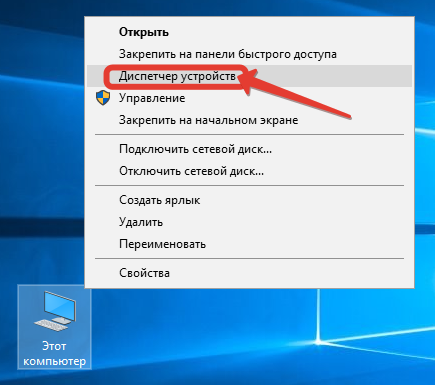

Шаг 25. Запускаем «Диспетчер устройств».

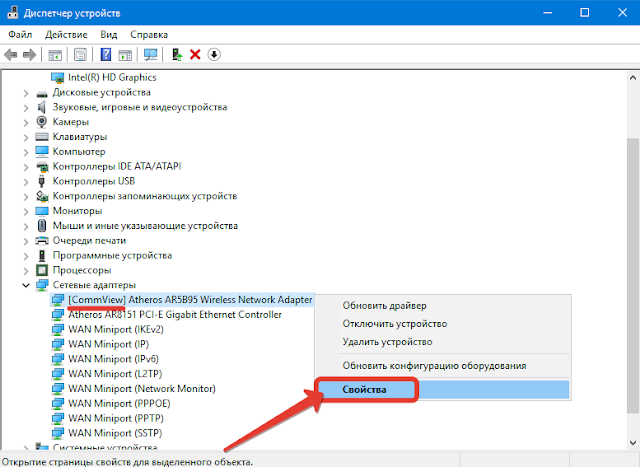

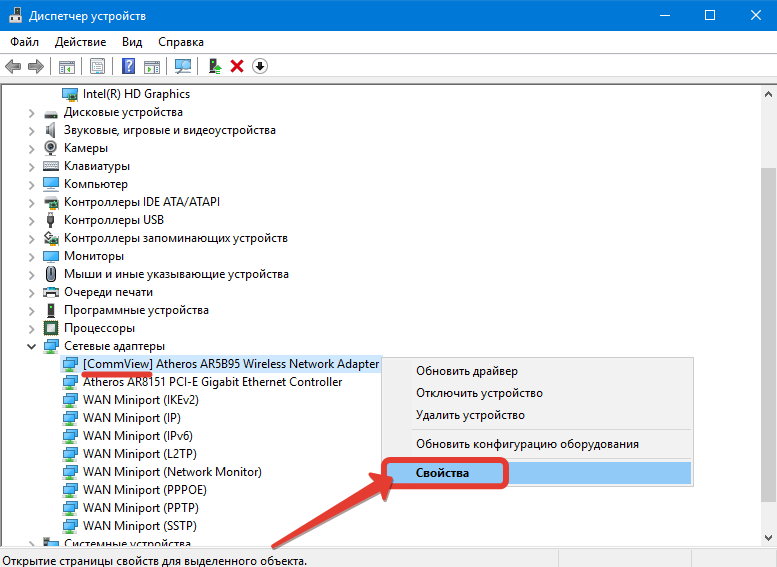

Шаг 26. В списке сетевых адаптеров ищем тот, что содержит приписку «CommView» и идём в «Свойства».

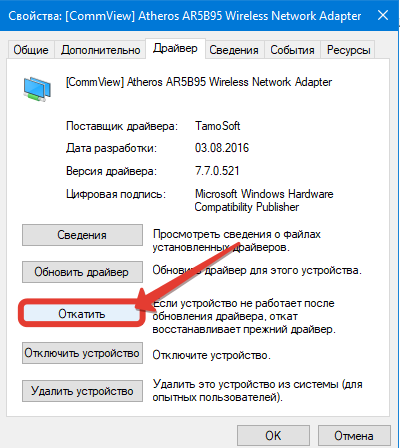

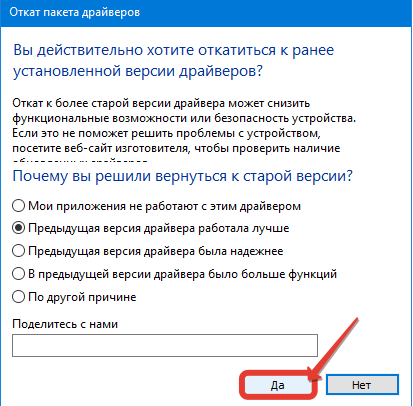

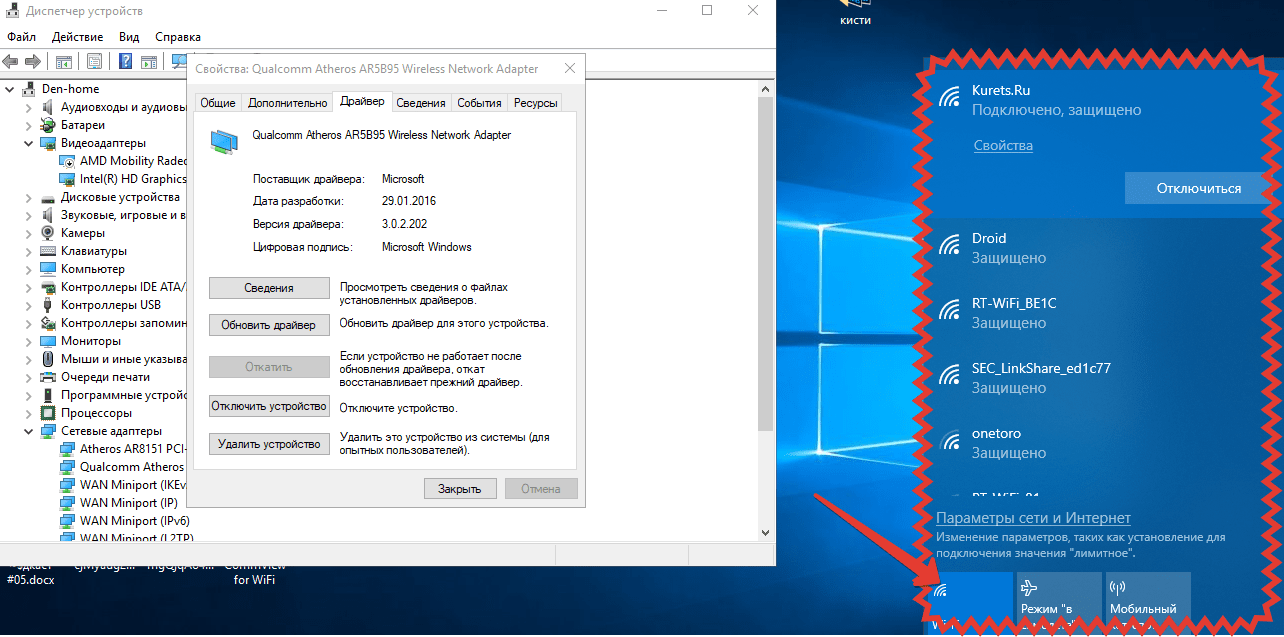

Шаг 27. На вкладке драйвер кликаем по заветной кнопочке «Откатить».

Шаг 28. Указываем причину. Предыдущая версия работала явно лучше. Жмём «ОК».

Шаг 29. И после завершения отката проверяем список сеток. Тэкс. Всё хорошо. Инет снова работает.

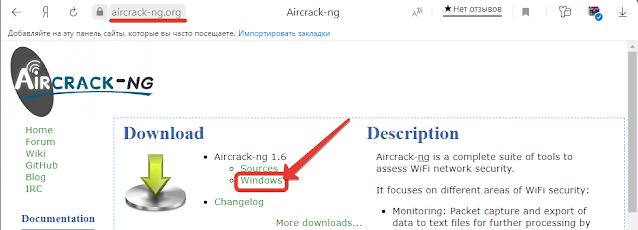

Aircrack-ng Windows 10

Шаг 30. Открываем браузер и переходим на сайт aircrack-ng.org. Тут прям на главной странице есть кнопка загрузки утильки под винду. Качаем.

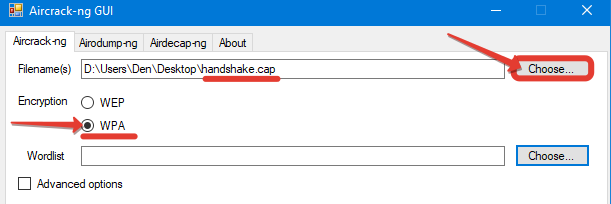

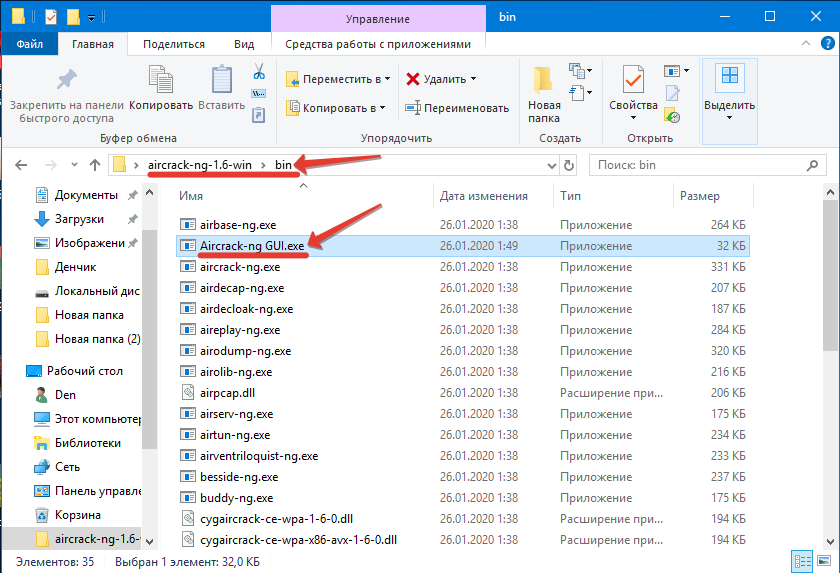

Шаг 31. И после загрузки распаковываем всю эту историю в отдельную папку. Внутри открываем каталог «bin» и запускаем файлик «Aircrack-ng GUI». Это старый добрый эир, но с графическим интерфейсом. Хоть какое-то преимущество от использования Виндовса.

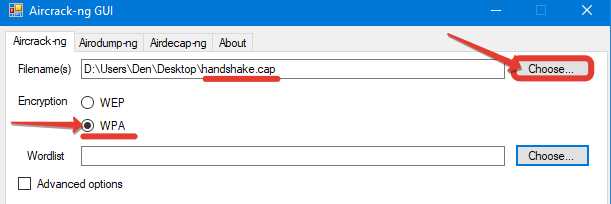

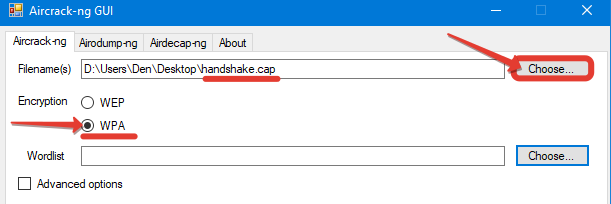

Шаг 32. Выбираем тип – «WPA». В первой строчке указываем путь к файлу с добытым ранее хендшейком.

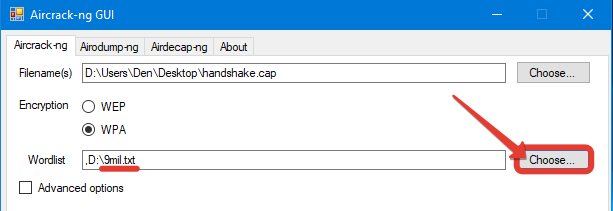

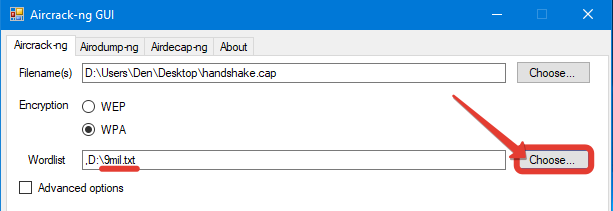

Шаг 33. Во второй указываем путь к словарю. Ссылку на те, что юзаю я, найдёте в описании к видео.

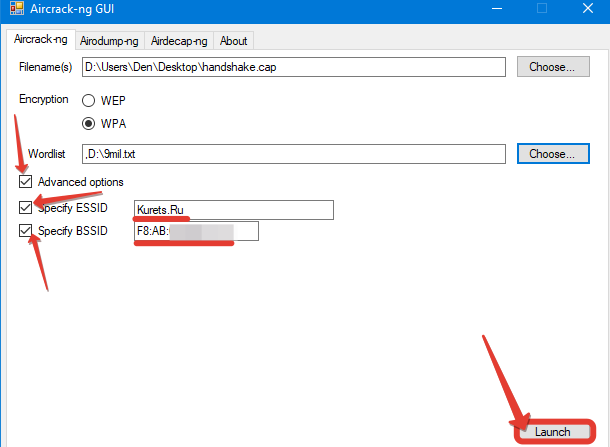

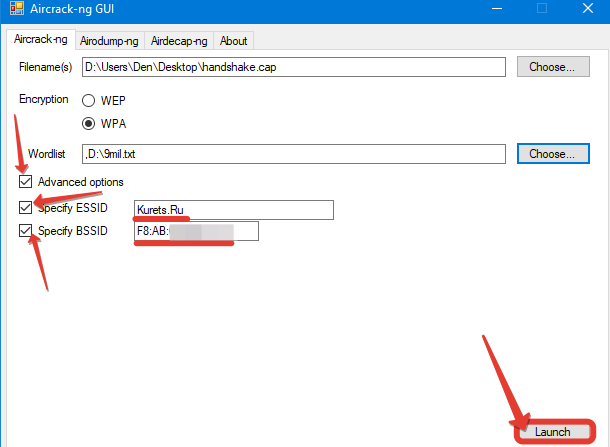

Шаг 34. Ставим галочку «Advanced option» и указываем имя интересующей нас точки и MAC-адрес. Помните, ранее, я специально просил вас зафиксировать эти данные. Жмём «Launch».

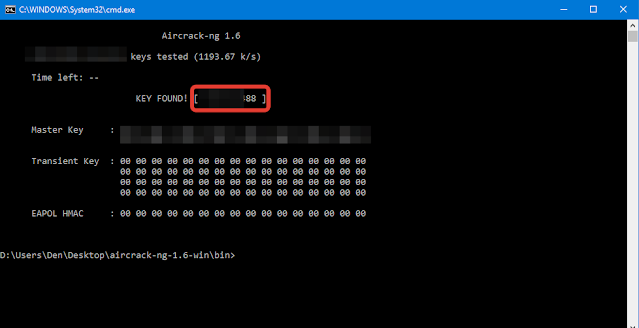

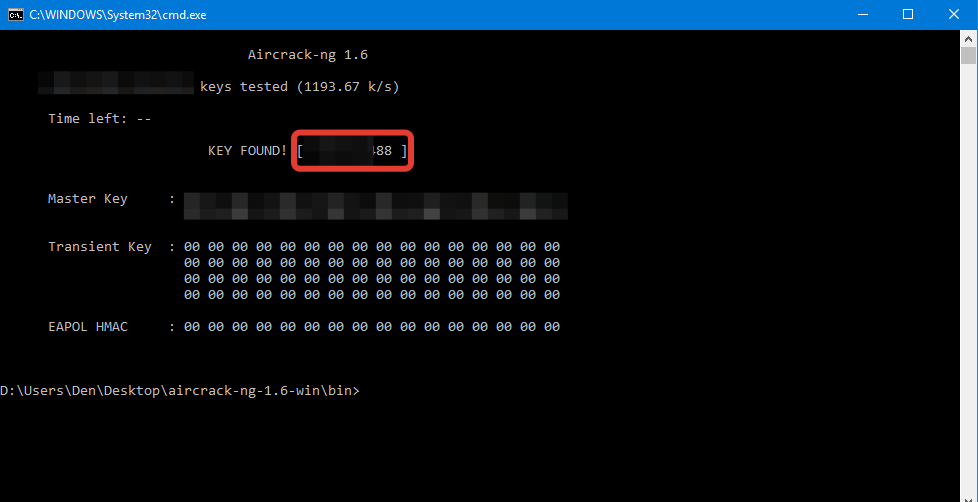

Шаг 35. Пошла жара. Если пассворд присутствует в словаре, он обязательно дешифруется через какое-то время.

Как-то так, друзья. Напоминаю, что все действия я демонстрирую исключительно в целях повышения уровня вашей осведомлённости в области пентестинга и информационной безопасности.

Устройства и точки, используемые в качестве жертвы в уроках, принадлежат мне. Вам в свою очередь, я крайне не рекомендую повторять подобные вещи на своих девайсах и уж точно ни в коем случае не испытывайте судьбу на чужих.

При таком сценарии данные действия могут быть расценены, как противоправные и привести к печальным последствиям. Лучше используйте полученные знания во благо и обезопасьте себя и своих близких от взлома подобного рода.

Сделать это очень просто. Достаточно использовать сложный пароль. С буквами в верхнем и нижнем регистре, цифрами и спец. символами. Перевести WiFi на роутере в режим 5ГГц и сформировать белый список с MAC-адресами ваших устройств.

Кстати, если вам действительно интересна тема сетей, их безопасности, но вы пока не готовы к переходу на Linux, рекомендую вам ознакомиться с моим обучающим курсом по Администрированию Windows Server 2016.

В нём я рассматриваю основные моменты, касательно контроля сети с использованием штатных средств данной ОС. Грамотную настройку групповых политик, разграничение доступа посредством квот и многое другое. Ссылку с подробностями ищите в описании.

На этом сегодня всё. Если впервые забрёл на канал, то после просмотра не забудь нажать колокольчик. Кликнешь и в твоей ленте будут регулярно появляться годнейшие ролики на тему взлома, пентестинга и сисадминства.

С олдов, как обычно, по лайку. Удачи, успехов, ребятки. Защищайте себя и свои сети. Не пренебрегайте паролями и главное, не переставайте учиться новому, никогда. С вами был Денис Курец. Благодарю за просмотр. Всем пока.

Внимание !!!

Текст статьи не является руководством к действию и публикуется для ознакомления с методами взлома и построения грамотной защиты. Напоминаем, что за преступления в сфере компьютерной информации предусмотрена ответственность по статье 274 УК РФ.

Отступление:

Самые актуальные гайды руководства мы собрали для вас в одном месте, там и про Linux и про Windows и новая атака при помощи hcxdumptool (hash 22000)

Установка hashcat на windows настройка и взлом пароля Wi-fi

И так начнём:

CommView for Wifi Windows 10

Шаг 1. Первая – это CommView for WiFi. Достаточно популярная прога для мониторинга и анализа пакетов под Windows. Во времена моей преподавательской деятельности, для тех, кто не в курсе, до недавнего времени я вёл практику у сетевых и системных администраторов в местном техникуме.

Так вот, в то время я уделял ей особое внимание. Её интерфейс гораздо дружелюбнее, нежели у того же WireShark’а, а функций в полнофункциональной версии хватает с головой. Сейчас же, для быстрой демонстрации я воспользуюсь демкой. На офф сайте tamos.ru открываем раздел «Загрузка» и кликаем по кнопке скачать напротив названия нужного нам продукта.

Шаг 2. Откроется страница с перечислением всех адаптеров, которые поддерживаются программой. Список, мягко говоря, не велик. После того, как убедились, что сетевая карта подходит, кликаем «Скачать CommView for WiFi».

Шаг 3. И по завершению загрузки запускаем установочный EXE’шник внутри архива.

Шаг 4. Next.

Шаг 5. Принимаю.

Шаг 6. Стандартный режим. Никакой IP-телефонии нам не нужно.

Шаг 7. Путь установки по дефолту.

Шаг 8. Язык – русский. Ярлыки создать.

Шаг 9. Дальше.

Шаг 10. После завершения установки, жмём «Finish».

Шаг 11. И ждём, пока откроется главное окно. Видим, что программа нашла совместимый адаптер и предлагает нам установить собственный драйвер. Сразу предупрежу, что после его установки ваша сетевая карта перестанет работать в штатном режиме и перейдёт в режим монитора. Сети при это не будут видеться через стандартную службу Windows. Далее, я покажу, как это исправить. Но сначала завершим начатое. Скрепя сердце жмём «Далее».

Шаг 12. Установить драйвер.

Шаг 13. После инсталляции непременно перезагружаем компьютер.

Как пользоваться CommView For Wifi

Шаг 14. Отлично. Дождавшись включения запускаем ярлычок CommView и в главном окне программы выбираем справа режим сканирования всех каналов.

Шаг 15. Видим предупреждение о том, что оценочная версия позволяет захватывать трафик не дольше 5 минут. Нам, признаться, дольше то и не нужно. Кликаем «Продолжить».

Шаг 16. Дожидаемся, пока наша сеть появится в списке и тормозим сканирование. Запоминаем, а ещё лучше записываем MAC-адрес точки, SSID и номер канала, на котором она работает в данный момент.

Шаг 17. Переводим программу в одноканальный режим и указываем уже конкретно канал нашей точки. Врубаем перехват заново.

Шаг 18. И чтобы не ждать, пока одно из устройств отключится, а затем подключится к роутеру, дабы инициировать «Рукопожатие» (handshake,cap-файл), отправим пакеты деаутентификации. Вкладка «Инструмента» — «Реассоциация узлов».

Шаг 19. Послать 100 пакетов с интервалом 10 мсек. Проверяем точку. Смотрим клиентов. Рекомендую откидывать не более 1 за раз. Послать сейчас. Всё. Ждёмс. Яблочное устройство отвалилось и вновь законнектилось, а значит можно двигаться дальше.

Шаг 20. Останавливаем перехват.

Шаг 21. И переходим на вкладку «Пакеты». На самом деле из всей этой истории нас интересуют только EAPOL паки. В момент коннекта устройство обменивается с роутером 4 пакетами этого типа. Внутри содержится пароль от точки в зашифрованном виде. Совсем скоро мы его достанем и дешифруем. Вызываем контекстное меню, «Открыть пакеты в новом окне» — «Все».

Шаг 22. Далее «Файл» — «Экспорт log-файлов» — «Формат Wireshark/Tcpdump».

Шаг 23. Указываем место для сохранения и присваиваем файлу понятное имя. «Сохранить».

CommView For Wifi не видит сети

Шаг 24. Всё. CommView можно закрывать и переходить к загрузке второй программы. Однако тут возникнет сложноcть о которой я уже упоминал ранее. Сетки не видятся. Нужно восстановить нормальный драйвер.

Шаг 25. Запускаем «Диспетчер устройств».

Шаг 26. В списке сетевых адаптеров ищем тот, что содержит приписку «CommView» и идём в «Свойства».

Шаг 27. На вкладке драйвер кликаем по заветной кнопочке «Откатить».

Шаг 28. Указываем причину. Предыдущая версия работала явно лучше. Жмём «ОК».

Шаг 29. И после завершения отката проверяем список сеток. Тэкс. Всё хорошо. Инет снова работает.

Aircrack-ng Windows 10

Шаг 30. Открываем браузер и переходим на сайт aircrack-ng.org. Тут прям на главной странице есть кнопка загрузки тулза под виндовс. Качаем.

Шаг 31. И после загрузки распаковываем всю эту историю в отдельную папку. Внутри открываем каталог «bin» и запускаем файлик «Aircrack-ng GUI». Это старый добрый эир, но с графическим интерфейсом. Хоть какое-то преимущество от использования Виндовса.

Шаг 32. Выбираем тип – «WPA». В первой строчке указываем путь к файлу с добытым ранее хендшейком.

Шаг 33. Во второй указываем путь к словарю. Ссылку на те, что юзаю я, найдёте в описании к видео.

Шаг 34. Ставим галочку «Advanced option» и указываем имя интересующей нас точки и MAC-адрес. Помните, ранее, я специально просил вас зафиксировать эти данные. Жмём «Launch».

Шаг 35. Пошла жара. Если пароль присутствует в словаре, он обязательно дешифруется через какое-то время.

Время прочтения

4 мин

Просмотры 227K

Туториал

Recovery mode

Из песочницы

Данная статья написана исключительно в ознакомительных и исследовательских целях. Призываем вас соблюдать правила работы с сетями и закон, а также всегда помнить об информационной безопасности.

Введение

В начале 1990-х годов, когда Wi-Fi только появился, был создан алгоритм Wired Equivalent Privacy, который должен был обеспечивать конфиденциальность Wi-Fi сетей. Однако, WEP оказался неэффективным алгоритмом защиты, который легко взломать.

На смену пришел новый алгоритм защиты Wi-Fi Protected Access II, который сегодня применяют большинство точек доступа Wi-Fi. WPA2 использует алгоритм шифрования, AES, взломать который крайне сложно.

А где же уязвимость?

Недостаток WPA2 заключается в том, что зашифрованный пароль передается при подключении пользователей во время так называемого 4-way handshake (4-х стороннего рукопожатия). Если мы поймаем handshake, то узнаем зашифрованный пароль и нам останется лишь расшифровать его. Для этой цели мы воспользуемся aircrack-ng.

Так как же взломать?

Шаг 1. Определяем интерфейс

Для начала нужно узнать, какой сетевой интерфейс нам нужен, для этого вводим команду:

$ ifconfigПолучаем ответ:

eth0 no wireless extensions.

wlan0 IEEE 802.11abgn ESSID:off/any

Mode:Managed Access Point: Not-Associated Tx-Power=15 dBm

Retry short limit:7 RTS thr:off Fragment thr:off

Encryption key:off

Power Management:off

lo no wireless extensionsВ моем случае всего три интерфейса, два из которых не имеют беспроводных расширений (no wireless extensions). Поэтому нас интересует только wlan0.

Шаг 2. Переводим сетевой адаптер в режим мониторинга

Перевод сетевого адаптера в режим мониторинга позволит нам видеть беспроводной трафик, подходящий рядом с нами. Для того чтобы сделать это, вводим команду:

$ airmon-ng start wlan0Обратите внимание, что airmon-ng переименовал ваш интерфейс (у меня он стал называться mon0, но вам, все же, стоит проверить).

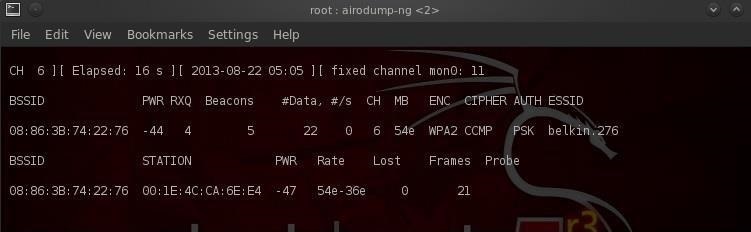

Шаг 3. Перехватываем трафик

Теперь, когда наш сетевой адаптер находится в режиме мониторинга, мы можем захватить, подходящий мимо нас трафик, используя команду airodump-ng. Вводим:

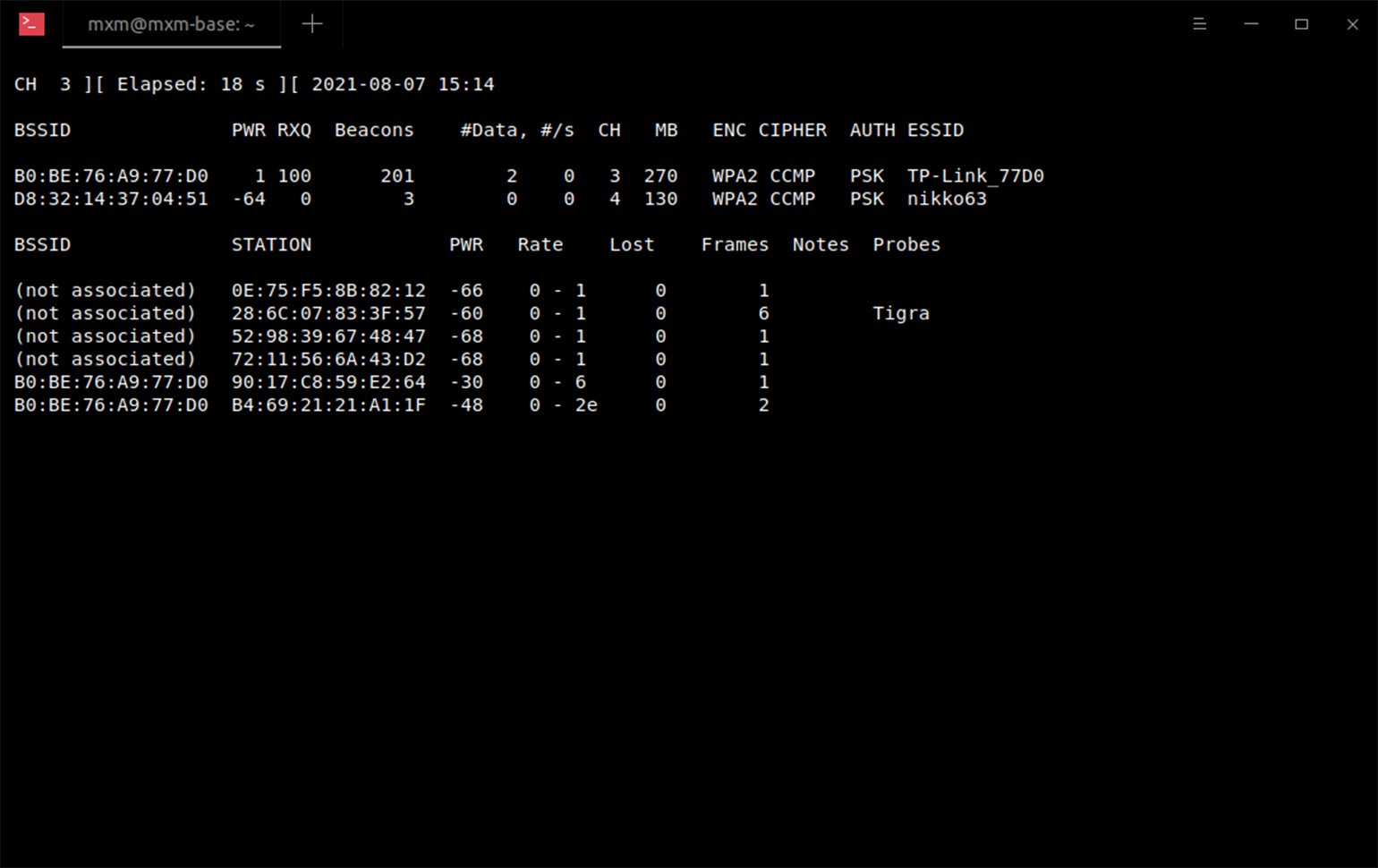

$ airodump-ng mon0Обратите внимание, что все видимые точки доступа перечислены в верхней части экрана, а клиенты — в нижней части экрана.

Шаг 4. Концентрируем перехват на конкретной точке доступа.

Наш следующий шаг — сосредоточить наши усилия на одной из точек доступа и на ее канале. Нас интересует BSSID и номер канала точки доступа, которую мы будем взламывать. Давайте откроем еще один терминал и введем:

$ airodump-ng --bssid 08:86:30:74:22:76 -c 6 -w WPAcrack mon0- 08:86:30:74:22:76 BSSID точки доступа

- -c 6 канал на котором работает точка доступа Wi-Fi

- WPAcrack файл в который запишется handshake

- mon0 сетевой адаптер в режиме мониторинга

Как вы можете видеть на скриншоте выше, мы сейчас концентрируемся на захвате данных с одной точки доступа с ESSID Belkin276 на канале 6. Терминал оставляем открытым!

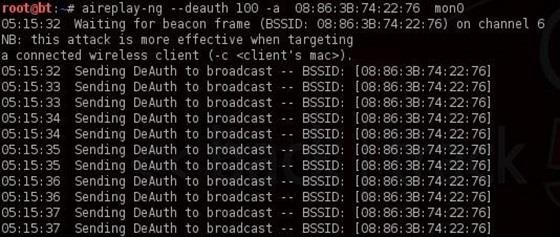

Шаг 5. Получение handshake

Чтобы захватить зашифрованный пароль, нам нужно, чтобы клиент прошел аутентификацию (подключился к Wi-Fi). Если он уже аутентифицирован, мы можем его деаутентифицировать (отключить), тогда система автоматически повторно аутентифицируется (подключится), в результате чего мы можем получить зашифрованный пароль.

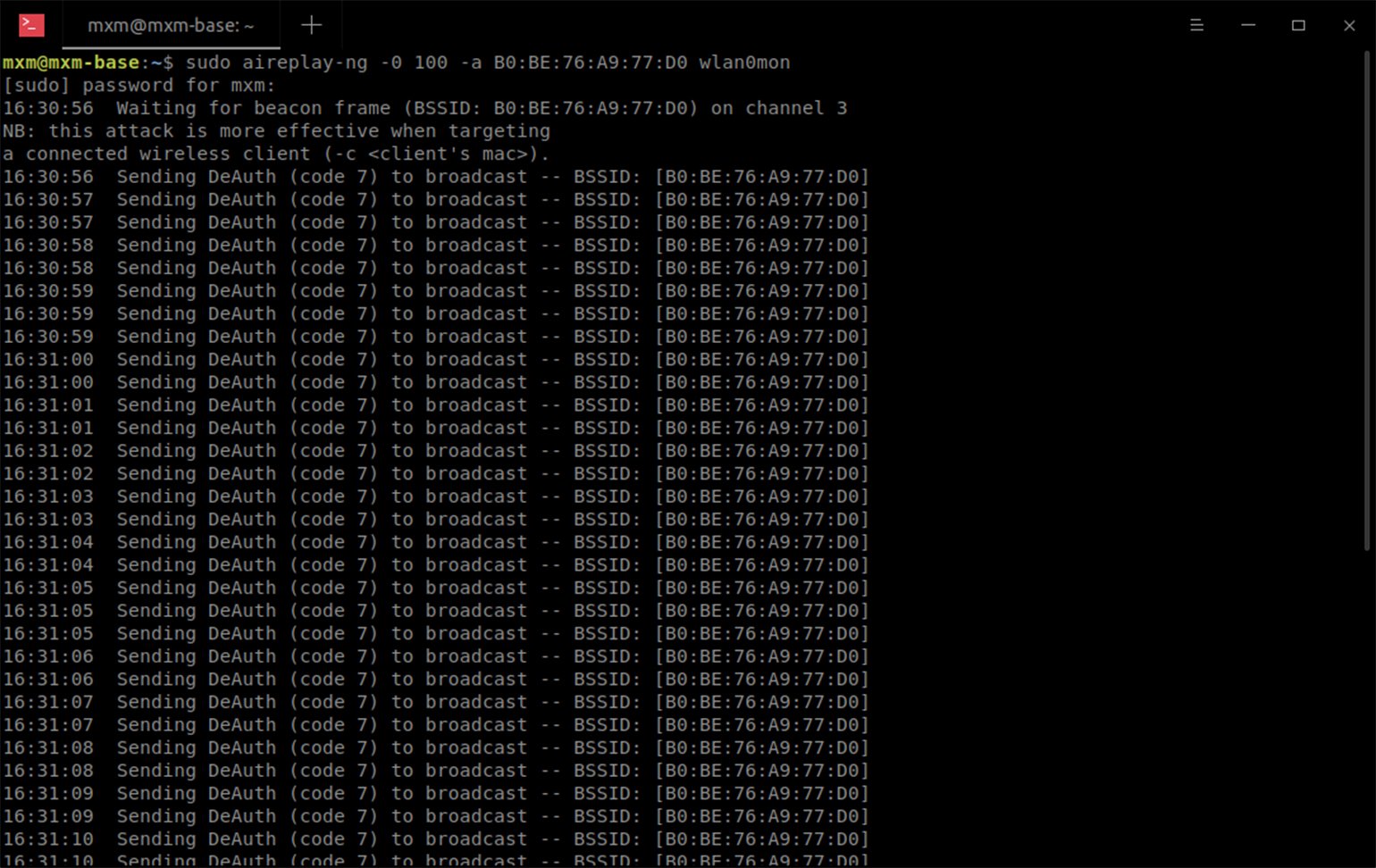

То есть нам просто нужно отключить подключенных пользователей, чтобы они подключились снова. Для этого открываем ещё один терминал и вводим:

$ aireplay-ng --deauth 100 -a 08:86:30:74:22:76 mon0- 100 количество пользователей, которые будут деаутентифицированы

- 08:86:30:74:22:76 BSSID точки доступа

- mon0 сетевой адаптер

Теперь при повторном подключении окно которое мы оставили на предыдущем шаге поймает handshake. Давайте вернемся к нашему терминалу airodump-ng и посмотрим.

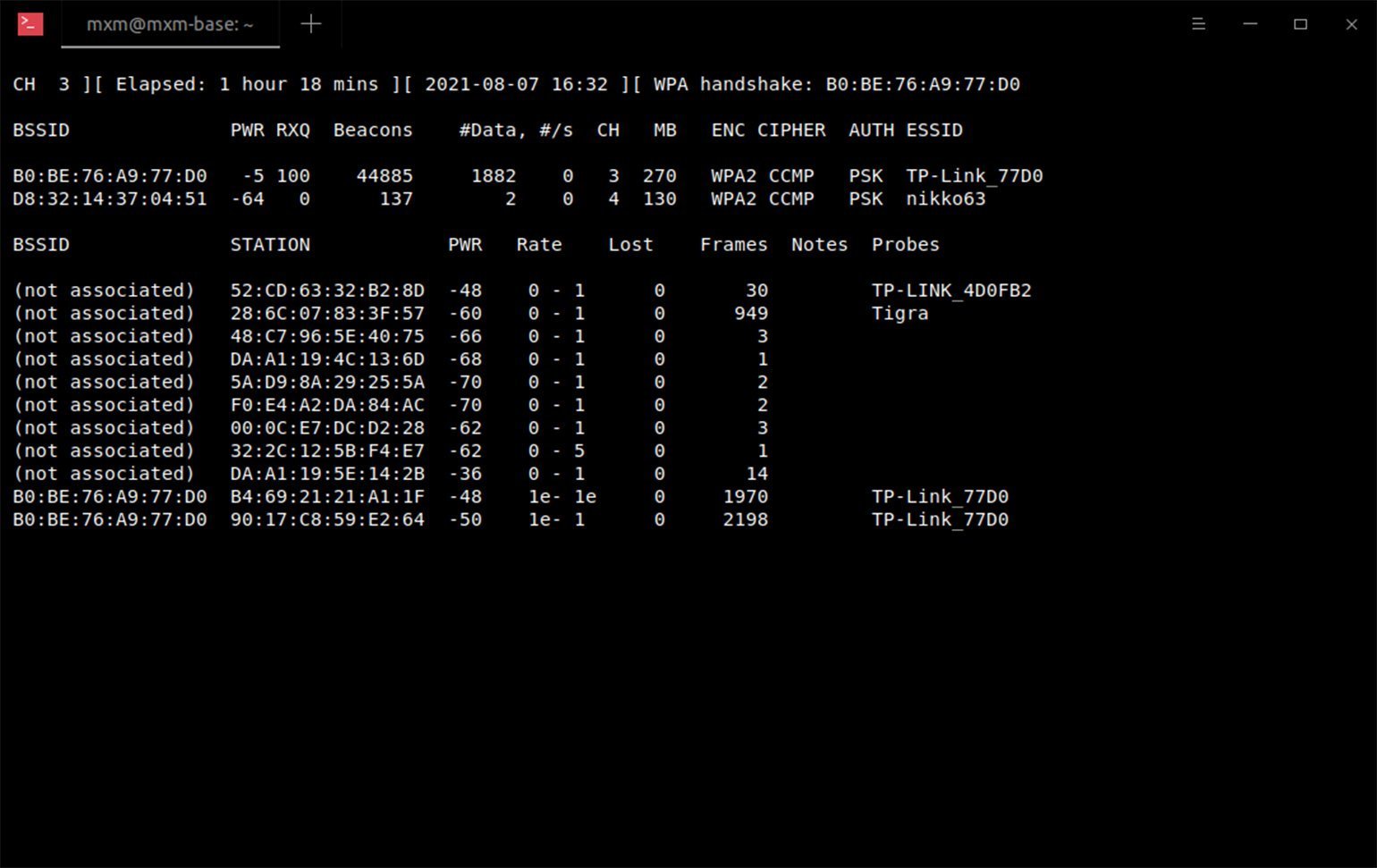

Обратите внимание на верхнюю строку справа, airodump-ng вывел: «Handshake WPA». То есть, мы успешно захватили зашифрованный пароль! Это первый шаг к успеху!

Шаг 6. Подбираем пароль

Теперь, когда у нас есть зашифрованный пароль в нашем файле WPAcrack, мы можем запустить подбор пароля. Но для этого нам нужно иметь список с паролями которые мы хотим использовать. Найти такой список можно за 5 минут в Гугле. Я, же, буду использовать список паролей по умолчанию, включенный в aircrack-ng: BackTrack darkcOde.

Открываем новый терминал и вводим:

$ aircrack-ng WPAcrack-01.cap -w /pentest/passwords/wordlists/darkc0de- WPAcrack-01.cap файл в который мы записывали handshake (airodump-ng приписал в конце -01.cap)

- /pentest/passwords/wordlist/darkc0de абсолютный путь к списку паролей

Сколько времени это займёт?

Этот процесс может занять много времени. Все зависит от длины вашего списка паролей, вы можете ждать от нескольких минут до нескольких дней. На моем двухъядерном процессоре Intel aircrack-ng подбирает чуть более 800 паролей в секунду.

Когда пароль будет найден, он появится на вашем экране. Будет ли подбор пароля успешным или нет, зависит от вашего списка. Если у вас не получилось подобрать пароль по одному списку, не отчаивайтесь, попробуйте другой.

Советы при использовании

- Данный вид атаки эффективен для подбора пароля по списку, но практически бесполезен для рандомного подбора. Все дело во времени. Если Wi-Fi защищён средним паролем из латинских букв и цифр, то рандомный подбор займёт несколько лет.

- При выборе списка паролей обязательно учитывайте географические факторы. Например, нет смысла делать подбор в ресторане Парижа по русскому списку паролей.

- Если вы взламываете домашний Wi-Fi, то постарайтесь узнать какие либо персональные данные жертвы (имя, фамилия, дата рождения, кличка собаки и.т.д.) и сгенерировать дополнительный список паролей из этих данных.

- После того как поймали handshake отключаете работу aireplay-ng (не заставляйте страдать простых пользователей).

Данная статья будет посвящена способу перехвата пакетов данных сети wifi, также по другому называют это перехватом(захватом) пакетов хендшейков сети вифи.

Бывает много способо захвата этих «лакомых» пакетов данных. В текущей статье сервис по восстановлению паролей wifi предложит вам вариант оболочки AirSlax. Данное программное обеспечение очень удобное для использования восстановления пароля от сети вифи, перехвата хендшейка, автоматическое нахождение пароля WPS и многое другое.

Для начала подготовим инструменты.

Нам потребуется любой флеш накопитель, в народе известный как «флешка» объемом более 2Гб. Затем мы скачиваем архив с программой AirSlax по этой ссылке

После этого вы загружаем содержимое архива в корень флешки(USB Flash)

Заходим в папку boot и запускаем программу установку. В нашем варианте это будет Porteus-installer-for-Windows.exe Затем появиться «черное» окно и в нем мы для разрешения дальнейших действий нажимаем пробел или любую клавишу*.

Ждем появления надписи Installation finished successfully.

И нажимаем любую клавишу для закрытия данного окна.

Все, образ оболочки уже загружен на флешку. Осталось всего лишь перегрузить компьютер и выбрать режим загрузки с флешки.

Выбор загрузки можно сделать обычно через кнопку F12 на стационарном пк или через Fn+F12 на ноутбуках, также выбор можно сделать через Bios.

Загрузка AirSlax с флешки

После успешного выбора режима загрузки у вас появиться на экране меню запуска, если не выбирать пункты**, то запуск будет произведен автоматически.

Ждем пока загрузится операционная система.

В конце загрузки у нас появиться рабочий стол на экране и запускаем ярлык AirSlax Base двойным кликом. Перед нами появиться окно выбора беспроводного адаптера:

Выбираем и нажимаем ОК, у нас на экране появиться главное меню :

План действий сейчас таков, сначала нажимаем по пункту «Сканировать эфир«, у нас появляется новое диалоговое окно:

Показывает текущее состояние активных сетей. Ждем появление внизу таблицы активных пользователей нужной нам сети вифи. Тут будет ключвой пункт «STATION«. Видим что к нужной сети с мак адресов есть активные подключения. Закрываем окно. Нажимаем по 2 пункты «Выбрать сеть», указываем нужный мак адрес :

жмем ОК

Откроется новое окно с уже выбранной нами целью :

Теперь нам нужно поймать хендшейк для поиска пароля от сети wifi Выбираем 4 пункт «Отключить клиента» и указываем выбранного клиента. В редких случаях можно и всех указать. Теперь ждем пока устройство повторно пере подключиться к выбранном нами сети вифи. В случае успеха мы увидим сверху справа текст «WPA handshake»

Черное окно захвата закрываем и в меню выбираем 6 пункт «Сохранить результат«. Указываем имя файла и жмем Ок. Теперь на флешке будет папка dump. С папки dump берем файлы «имя-сети-вифи.cap» или «имя-сети-вифи.hccap» и загружаем их в заказе на странице Восстановление паролей к WIFI сетям

Ожидаем выполнение заказа с сервиса. The end!

Сноски:

*Для выхода нажимаем X

**Выбор запуска через пункт Graphics mode (MATE)

n01n02h

Достоевский Ф.М.

-

#3

Скачал, запустил ))

Эта программа предназначена для подбора пароля по словарю, если уже имеется захват рукопожатия.

Но мне нужно чем-то его захватить.

Нужно получить файл *.pcap

Как получить такой файл в Винде ? В этом и заключается суть вопроса ))

n01n02h

-

#4

Строка «Monitoring: Packet capture and export of data to text files for further processing by third party tools»

За это отвечает Airodump, он входит в пакет Aircrack-ng

Достоевский Ф.М.

-

#5

В примере

Код:

airodump-ng --channel 10 --bssid c4:6e:1f:7f:f3:50 -w 22 wlan0monкоманда задана правильно ?

Без ошибок ?

n01n02h

-

#6

В примере

Код:

airodump-ng --channel 10 --bssid c4:6e:1f:7f:f3:50 -w 22 wlan0monкоманда задана правильно ?

Без ошибок ?

Тормози давай на поворотах то)))) Никто не будет тебе пошагово все разжевывать, для этого уже написано сотни статей)

А если уж хочешь что бы разжевали, то тебе в сервис консультаций к @yarr

Достоевский Ф.М.

-

#7

Не хочу в сервис консультаций.

Хочу, что-б разжевали пошагово.

Подскажите аналог утилиты iwconfig в Windows.

Какой командой посмотреть список интерфейсов, поддерживающих режим монитора в Windows ?

n01n02h

-

#8

Подскажите аналог утилиты iwconfig в Windows.

У Валькирии-Володи спросите Федор Михайлович, она ж тут Винду-Гуру

Достоевский Ф.М.

-

#9

У Валькирии-Володи спросите Федор Михайлович, она ж тут Винду-Гуру

![Wink ;) ;)]()

Звучит, как будто с ехидцей

Это жадность к деньгам или сведение личных счётов ?

По теме что-то можешь добавить ?

Кстати, пригодные для вардрайвинга адаптеры в наши дни днём с огнём найти невозможно.

n01n02h

-

#10

Звучит, как будто с ехидцей

Это жадность к деньгам или сведение личных счётов ?

По теме что-то можешь добавить ?Кстати, пригодные для вардрайвинга адаптеры в наши дни днём с огнём найти невозможно.

Долго думал что ответить

По теме мне Вам нечего добавить)

Достоевский Ф.М.

-

#11

На самом деле мой адаптер не подходит для вардрайвинга — в этом все мои проблемы ))

При покупке своего TP Link WN 722 N rev v.3 я и не подозревал о существовании третьей ревизии )

Увидел на Яндекс-Маркете этот адаптер, почитал положительные отзывы «вардрайверов» под товаром и бросился покупать.

Отзывы оказались фейковыми )

ТОлько первая ревизия этого адаптера пригодна для вардрайвинга.

Меня больше интересовал ответ на другой вопрос.

-

#12

Кстати, пригодные для вардрайвинга адаптеры в наши дни днём с огнём найти невозможно.

уверенны? приложив минимум усилий буквально с первой попытки нашёл пару адаптеров. придя с ноутом, с линуксом на борту, в DNS, попросил продавцов помочь мне подобрать нужный адаптер. на что они любезно согласились. видимо им самим было интересно, как этот странный дядька будет выбирать адаптер… ) а дальше подтыкаешь адаптер к буку, набираешь известные команды в консоле и вуаля! первый же D-Link DWA-137 отобран в кандидаты для вардрайвинга. а там ещё есть невусы, тенды и тплинки… следующий шаг — китай. вбиваешь в поисковик нужный чип на али или е-бей и заказываешь у понравившегося продавца нужный адаптер. тут конечно есть риск попасть на откровенный хлам, но нужно заказывать у проверенных продавцов. в итоге второй адаптер, клон TP-Link TL-WN722N отправился к 137-му в напарники. ну а уж если и это не устраивает, то Codeby в помощъ. в магазине есть альфы.

Кто ищет, тот всегда найдёт!

Достоевский Ф.М.

-

#13

Покупки на алиэкспресс очень продолжительны по времени.

Я заказал товар и жду…

Больше всего интересуют покупки офлайн.

Завтра поинтересуюсь сетью магазинов ДНС в моём городе. Что-то я такой сети не припомню.

В моём городе — магазины СОХО, Розетка. Ну и ещё какие-то мелкие магазинчики, в которых стиралки продаются вместе с компьютерной техникой.

Вчера я выписал на бумажку список нужных мне адаптеров и побежал по городу в поисках покупок.

Но ничего не нашёл. Нашёл только TP LINK TL-WN 822 rev v.5 — пятая ревизия.

Уверен, что и в этом случае этот адаптер не подошёл-бы, так как мне нужна первая ревизия этого адаптера.

Обратите внимание: меня интересует захват хэндшейка в Windows, а не Linux.

У меня имеется доступ только к чужому и древнему ноуту под управлением винды ))

-

#14

Завтра поинтересуюсь сетью магазинов ДНС в моём городе.

не обязательно только DNS. можно придти в любой компьютерный магазин. главное знать что искать. выписать конкретные модели чипов, которые работают с виндой, загрузиться с флешки с линуксом и командой lsusb посмотреть какой чип определился у подключенного адаптера. вы без разбора будете знать пригоден этот адаптер для вашех целей или нет…. главное найти общий язык с продавцом, тогда всё будет легко и просто.

Достоевский Ф.М.

-

#15

У Валькирии-Володи спросите Федор Михайлович, она ж тут Винду-Гуру

![Wink ;) ;)]()

СПРОСИЛ ))

В операционной системе Windows функционал этой программы почему-то немного урезан.

Она не может захватить рукопожатие под виндой. Попросту не наделена этой функцией ))

Достоевский Ф.М.

-

#16

Очередной вопрос ))

Я просканировал окружающий эфир и обнаружил, что меня оружает много wi-fi точек.

Выбираю жертву.

Для того, чтобы клиент приконнектился к роутеру, посылаю какие-то там сигналы, чтобы произошёл обрыв связи у жертвы. Вместо ожидаемых мною пакетами по протоколу EAPOL , мне программа выдаёт информацию: WPA can’t decrypt.

Как это понимать ? Канал не шифрован ?

Как в таком случае подключиться к чужому вай-фай ?

-

#17

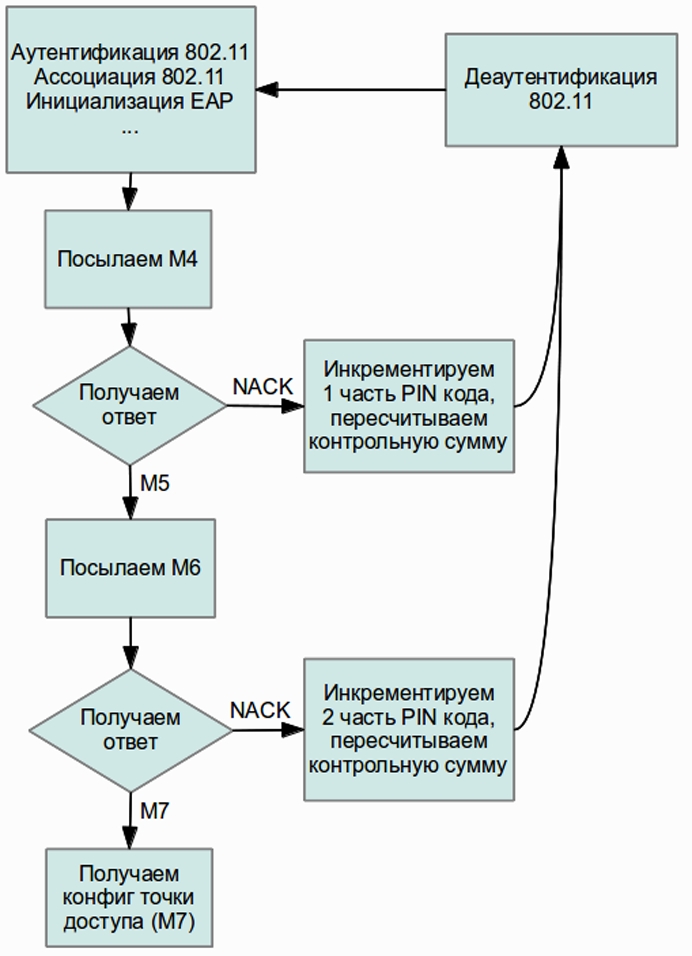

Wireless Air Cut попробуйте, установите только Jumpstart и winpcap.

Ссылка скрыта от гостей

Ссылка скрыта от гостей

#статьи

- 21 окт 2021

-

0

Показываем, как взломать ваш роутер за 2–3 часа. Будьте бдительны!

Онлайн-журнал для тех, кто влюблён в код и информационные технологии. Пишем для айтишников и об айтишниках.

В многоквартирных домах теснятся не только люди, но и множество маршрутизаторов. Получить доступ к соседскому Wi-Fi проще простого — достаточно знать пароль устройства. Обычные пользователи даже не догадываются, что у них проблемы с безопасностью и их роутеры прямо сейчас атакуют главную страницу «Яндекса».

Чтобы защититься от злоумышленников, нужно думать как злоумышленник. Поэтому попробуем взломать Wi-Fi. Практиковаться будем на своём роутере — мы же против нарушения законов! Попросите домашних изменить на нём пароль и не говорить вам.

Готово? Теперь у вас есть мотивация, цель и подробная инструкция.

Что нужно уметь?

- Установить Linux и работать с ОС на уровне рядового пользователя.

- Запускать терминал и выполнять простейшие команды.

Инструменты

- Kali Linux. Подойдёт любой дистрибутив Linux, но на Kali предустановлен необходимый софт.

- Wi-Fi-адаптер. Встроенный или внешний USB — разницы нет. Но есть нюансы, о которых поговорим далее.

- Aircrack-ng. Набор утилит для обнаружения Wi-Fi-сетей, анализа и перехвата трафика. Идёт в поставке Kali Linux.

Прежде чем надевать на голову чулок или балаклаву, нужно понять, как работает роутер. Для этого нужно немного вспомнить курс школьной физики. Беспроводной девайс ловит электромагнитные волны от ноутбука или смартфона, расшифровывает их, а полученные запросы отправляет в интернет через кабель.

Но чтобы обмениваться с роутером информацией, его надо как-то обнаружить — он же не кричит о себе на весь дом. Тут поможет… бекон.

Beacon frame — это пакет, который роутер рассылает, чтобы сообщить о себе. Смартфоны и другие пользовательские устройства периодически сканируют радиоканал и ловят «беконы». Они переключаются в режим монитора и выводят обнаруженные пакеты — это и есть доступные точки подключения.

После того как устройство обнаружило роутер, подключаемся. Давайте заглянем в этот процесс и познакомимся с терминами. Будем считать, что подключаемся через смартфон.

Если наш смартфон знает пароль, то передаёт его автоматически, если нет — роутер спрашивает его у нас. Во время подключения смартфон и роутер обмениваются «рукопожатием» (handshake).

Handshake — процесс знакомства клиента и сервера, во время которого устройства идентифицируют друг друга и обмениваются секретными ключами. Handshake происходит каждый раз, когда мы подключаемся к серверу.

После «рукопожатия» смартфон переключается на рабочий канал и безопасно работает с роутером.

Канал — рабочая частота, на которой устройства обмениваются данными. У роутеров обычно от 1 до 15 каналов.

Теперь устройства доверяют друг другу, а у вас есть доступ в интернет.

Составим план взлома. Мы получим доступ к маршрутизатору в четыре шага:

- Найдём устройства с помощью Aircrack-ng.

- Выберем роутер и послушаем его трафик в ожидании handshake. Защита промышленных моделей наподобие Cisco, MikroTik может быть гораздо серьёзнее, и выполнить трюк будет сложнее.

- Возможно, дополнительно отправим сигнал отключения от точки для клиентских устройств, чтобы ускорить процесс.

- Перехватим handshake, расшифруем методом брутфорса и получим пароль.

Брутфорс — метод простого перебора паролей. Он примитивен и работает в лоб, поэтому и называется методом грубой силы. Это как если бы человек загадал трёхзначное число, а вы бы пытались его угадать, называя все числа от 100 до 999.

Плюсы нашей атаки:

- роутер со стандартными настройками — лёгкая цель;

- довольно простая реализация.

Минусы:

- Перебор возможных паролей может занять много времени — его количество зависит от мощности машины и длины словаря. В среднем на пароль из 8 цифр уходит более 8 часов.

- Если точкой никто не пользуется, то и handshake перехватить не получится: нет подключений, а значит, и нужных нам данных.

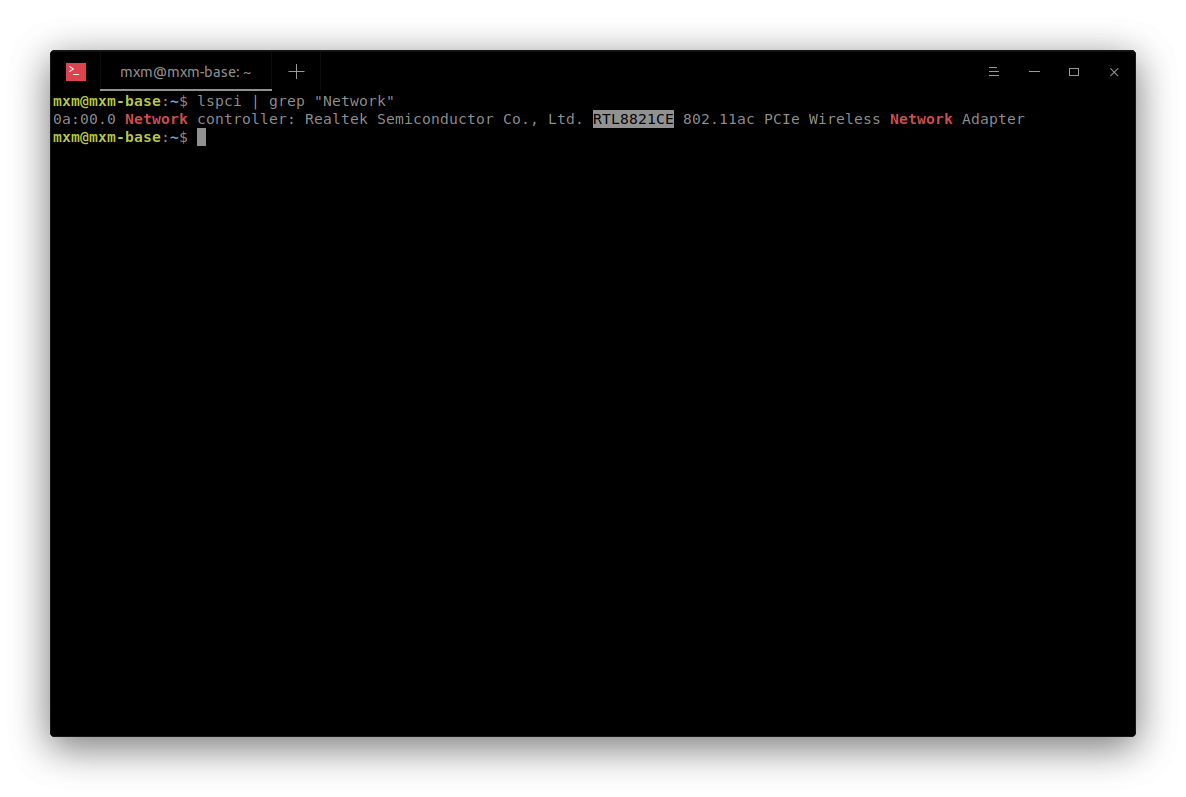

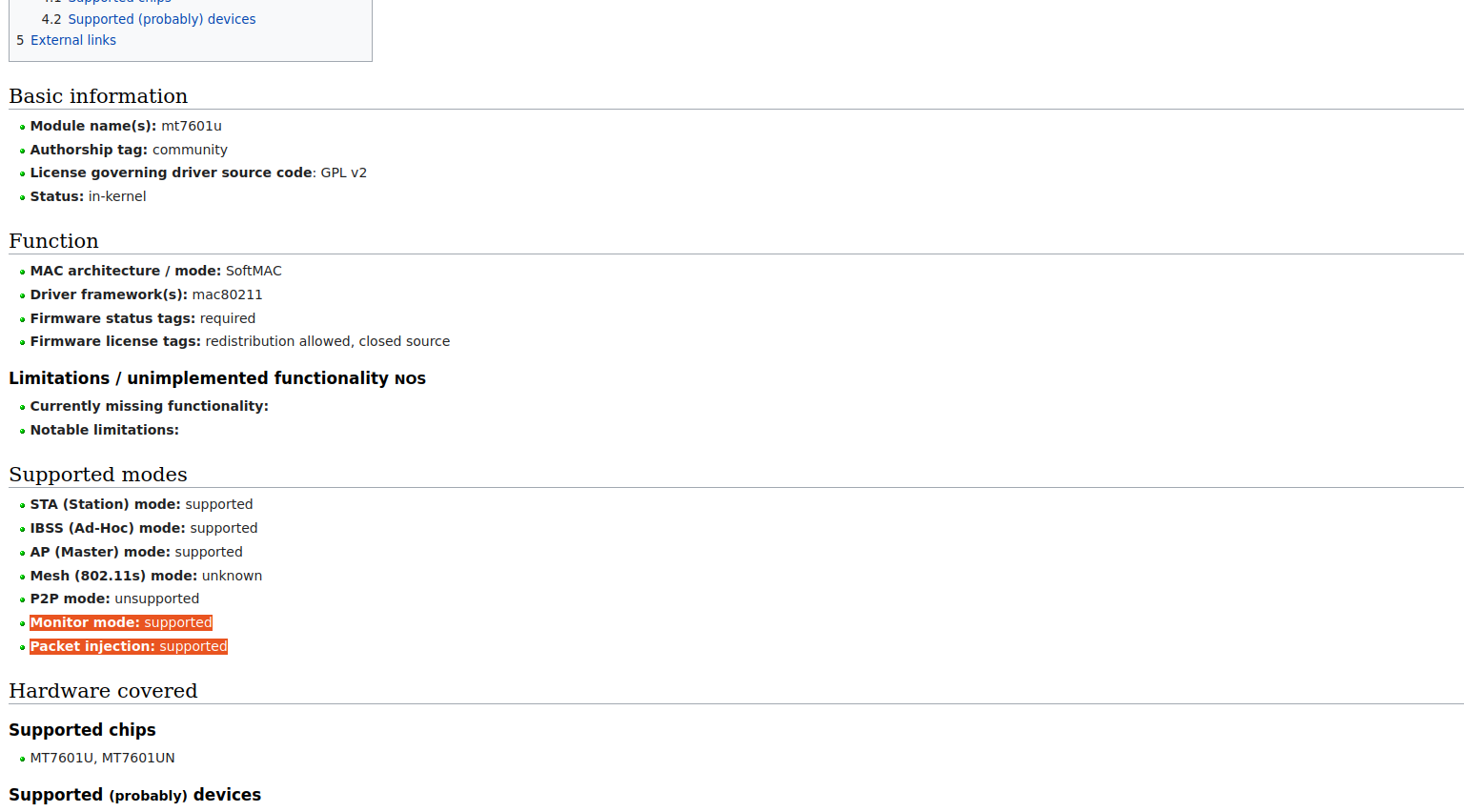

Не все адаптеры годятся для нашего плана. Нам нужен такой, у которого есть режим монитора и режим инъекции. Это аппаратные методы для одновременного анализа всех точек вокруг и перехвата чужих пакетов информации. Чтобы узнать, поддерживает ли ваше устройство такие режимы, нужно определить модель чипсета. Её можно найти в интернете по модели адаптера или с помощью команд:

- lspci | grep «Network» — для встроенных адаптеров;

- lsusb — для внешних устройств.

По названию ищем в поисковике информацию о чипсете. Нам нужно найти, поддерживает ли он monitor mode и packet injection.

Можно сразу искать чипсет на сайте, но там может не быть нужных данных.

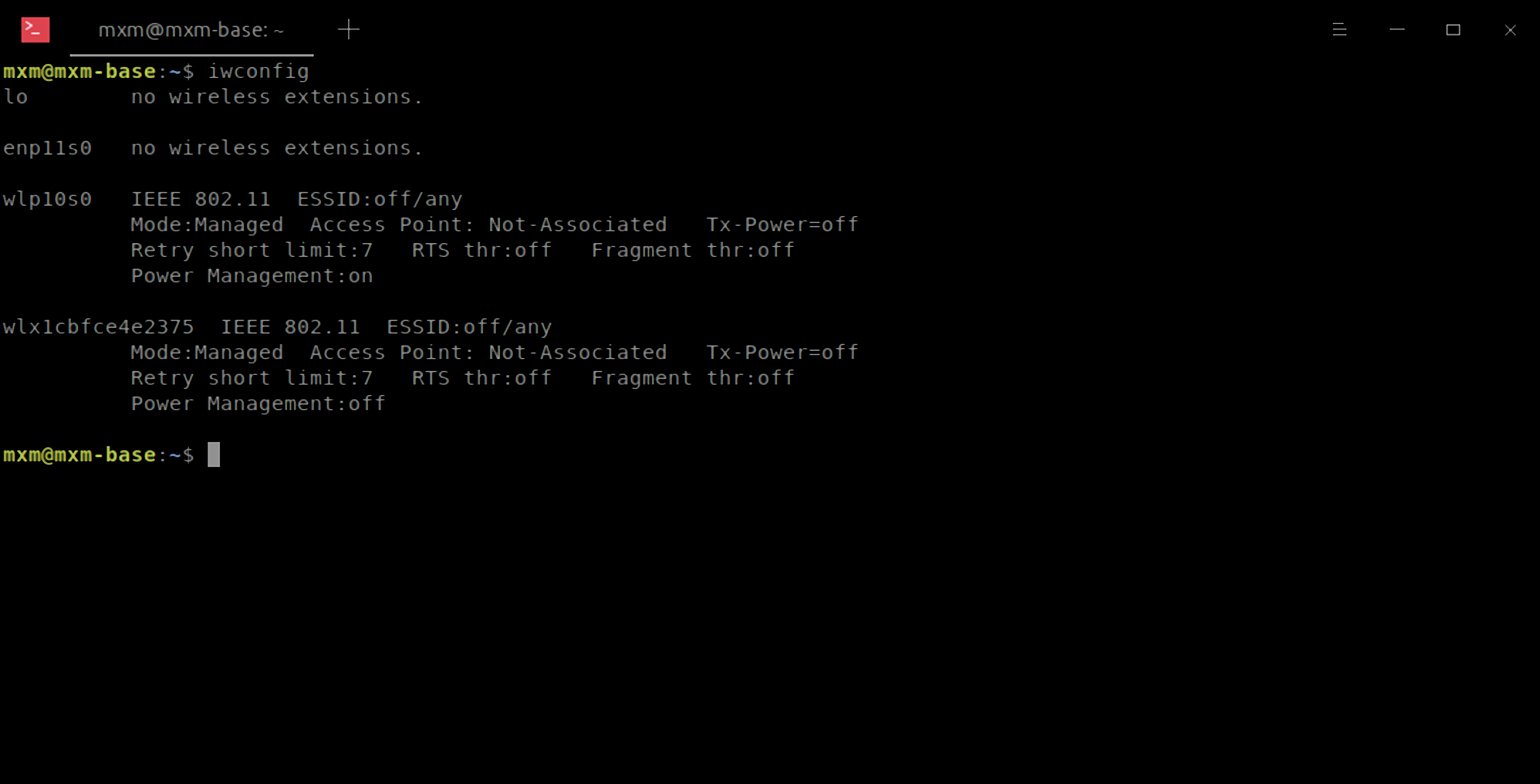

Нам нужно узнать, как в системе именуется наше Wi-Fi-устройство. Запускаем терминал нажатием клавиш Ctrl + Alt + T и выполняем команду iwconfig для просмотра всех беспроводных адаптеров.

В моём случае найдено два устройства: wlx1cbfce4e2375 — внешний USB-адаптер и Wlp10s0 — встроенный.Чтобы проверить, способно ли устройство участвовать в атаке, нужно узнать его название. Встроенное — Realtek Semiconductor Co., Ltd. RTL8821CE — не поддерживает режим монитора и инъекции. А внешнее Ralink Technology, Corp. MT7601U Wireless Adapter — поддерживает. Его и будем использовать.

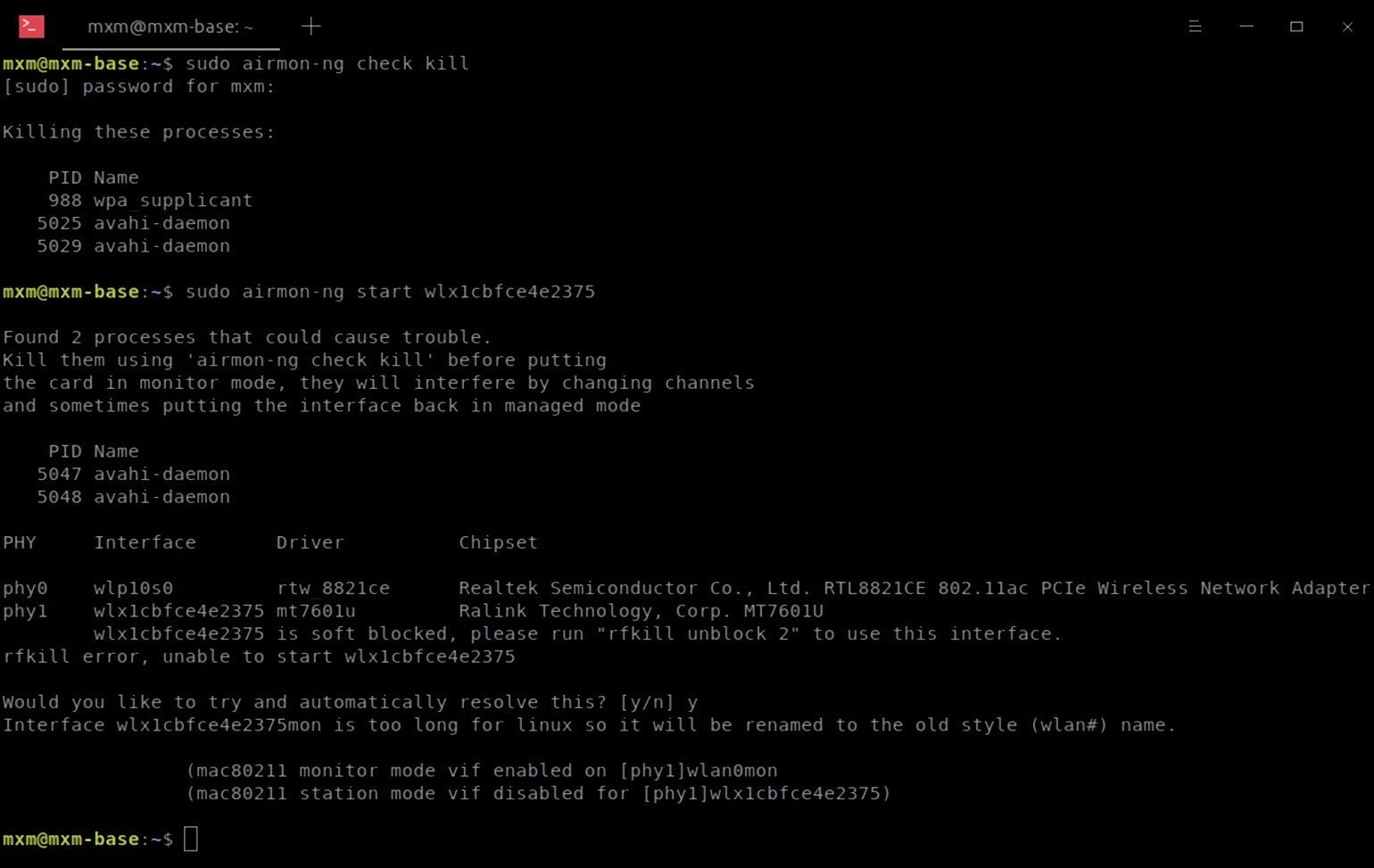

Нам необходимо переключить адаптер в режим монитора, в котором устройство анализирует весь беспроводной трафик вокруг себя.

Используем следующие команды:

sudo airmon-ng check kill

sudo airmon-ng start wlan0

Что делают:

- Выключают процессы, которые мешают работе с адаптером беспроводной сети.

- Включают режим монитора.

При запуске режима монитора утилита обнаружила, что моя карта заблокирована, и предложила выполнить команду для разблокировки. Выполняем команду.

Далее она автоматически переименовала длинное и странное имя адаптера в более простое. Теперь моя сеть мониторинга называется wlan0mon.

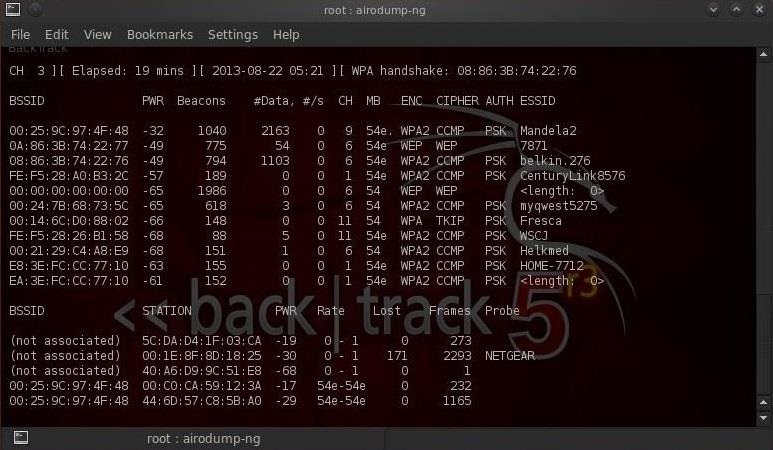

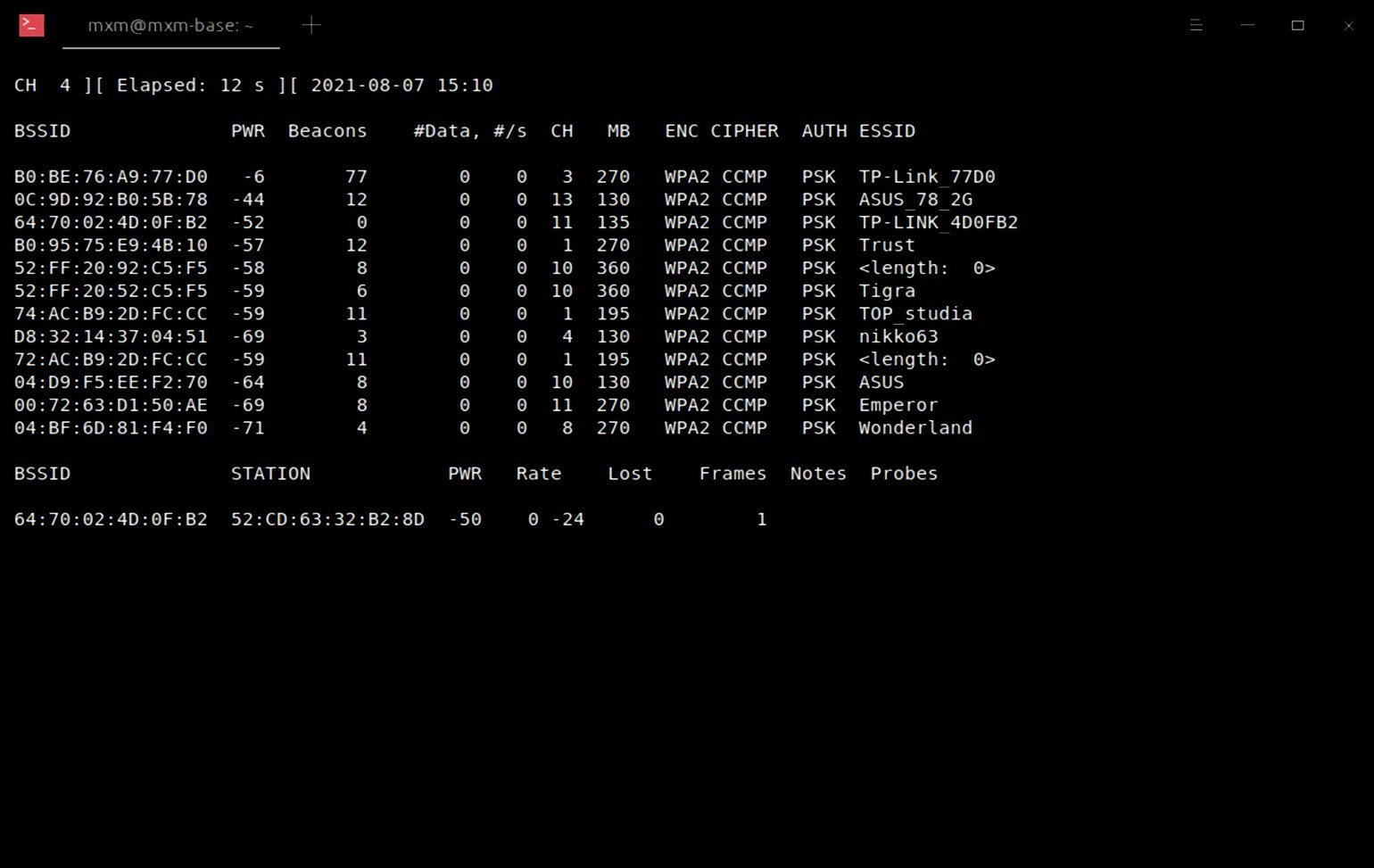

Нужно осмотреться! Запускаем утилиту Airodump-ng и мониторим сети.

sudo airodump-ng wlan0mon

Сверху у нас подробная таблица с точками доступа, а внизу — клиенты. Наша сеть — TP-Link_77D0, из таблицы узнаём её BSSID и CH-канал.

Переключаем наш адаптер в режим работы с этой точкой. Теперь утилита анализирует трафик точки и её клиентов. Лучше открыть дополнительный терминал для этих целей.

sudo airodump-ng wlan0 —channel 1 -w mycap

С помощью команды переключаем адаптер на канал 1. В случае поимки handshake данные сохраняются в файл с названием mycap. Он находится в папке, в которой запущен терминал.

Можно ничего не делать и ждать, когда рыба сама клюнет. Как только захватим handshake, сообщение «fixed channel wlan0:» сменится на «WPA handshake B0:BE: 76:A9:77:D0».

Чтобы ускорить процесс, можно подкинуть «наживки». Клиенты, подключенные к точке, могут отключиться, если мы отправим им соответствующий сигнал — пакет деаутентификации. Это вынудит клиента вновь обменяться handshake с атакуемым устройством.

Пакеты деаутентификации используются для исправления ошибок, обновления ключей и так далее. Они передаются незашифрованными, поэтому утилита может их подделать. Когда целевое устройство получит пакет деаутентификации, оно вынуждено отключиться от роутера.

С помощью команды отправляем 100 пакетов всем клиентам указанной сети.

sudo aireplay-ng -0 100 -a B0:BE: 76:A9:77:D0 wlan0

«-0» — это пакет деаутентификации, «100» — количество пакетов, «-a» — цель атаки, а «wlan0mon» — наш монитор.

И, вуаля, мы поймали рыбку! Зашифрованный пароль теперь в файле mycap.cap. Об этом говорит надпись «WPA handshake B0:BE: 76:A9:77:D0» в левом верхнем углу.

Пароль уже почти у нас. Осталось расшифровать полученный handshake. Сделать это несложно, но ресурсозатратно. Брутфорс требует больших мощностей и много времени.

Тут есть два пути.

Простой. Воспользоваться сайтами, которые расшифровывают данные. Их можно найти в поисковике по запросу «handshake decrypt online». У некоторых сервисов есть бесплатные тарифы, но обычно они берут небольшую сумму — выходит не дороже чашки кофе.

Сложный. Использовать специальный софт и подключать драйвера, которые будут использовать центральный процессор вместе с графическим для ускорения вычислений. Можно воспользоваться aircrack-ng — у неё есть модуль для расшифровки — или утилитой hashcat. Первая утилита содержит базовый набор функций, вторая — более серьёзный и расширенный.

Мы реализовали простую атаку на домашний роутер. Самое главное: мы научились не только взламывать чужие устройства, но и защищать свои:

- Не используйте стандартные слабые пароли. Для пароля из 8 цифр количество возможных комбинаций равно 134217728. Мощный компьютер расшифрует его довольно быстро. Но если добавить хотя бы одну латинскую букву, то количество вариантов возрастёт до 1.0633823966279327e+37, а шансы злоумышленников резко уменьшатся.

- Не использовать название модели роутера в имени сети. Зная модель роутера, злоумышленник может воспользоваться известными уязвимостями устройства. Например, для роутера TP-Link TL-WR840N есть эксплойт, позволяющий обойти аутентификацию. Кроме того, если вы не меняли пароль, взломщик может выяснить, какие заводские пароли использует роутер.

- Отключать обнаружение сети. Подключиться к такому устройству сложнее — придётся прописывать настройки вручную.

- Использовать фильтр подключений в роутере, который разрешает подключаться только известным устройствам. Даже если злоумышленник расшифрует пароль, фильтр не пропустит его в сеть.

Если хотите научиться защищать от хакерских атак не только домашние, но большие корпоративные сети, приходите на курс. «Специалист по кибербезопасности». Здесь студенты узнают о новых способах атак, учатся строить защиту, а лучшим мы помогаем с трудоустройством.

Учись бесплатно:

вебинары по программированию, маркетингу и дизайну.

Участвовать

Школа дронов для всех

Учим программировать беспилотники и управлять ими.

Узнать больше

Aircrack-ng служит для обнаружения беспроводных сетей, атаки на Wi-Fi и перехвата передаваемого трафика. Часто используется для пентеста (Penetration test), то есть, для аудита безопасности беспроводной сети. Работает с технологиями WPA/WPA2-PSK. С ее помощью можно произвести брутфорс и получить пароль от сети. Что собственно мы сегодня и сделаем, будем взламывать Wi-Fi сеть. Но, есть одно, но, а именно, для возможности брутфорса нужна Wi-Fi карта с возможностью мониторинга. Об одной такой уже писалось в статье под названием “Режим мониторинга в Kali Linux для Wi-Fi адаптера TP-LINK TL-WN722N V2 / V3“. Aircrack-ng по умолчанию уже имеется в дистрибутиве Kali Linux, при необходимости, можно установить в DEB ориентированных системах командой “sudo apt install aircrack-ng”. Сам же дистрибутив Kali Linux можно скачать с официального сайта.

Словарь для брутфорса

Для успешной атаки на Wi-Fi сеть необходимо иметь не только подходящий адаптер, но и так же словари с паролями, которые можно скачать из интернета или составить самому утилитой Crunch. В Kali Linux правда уже присутствует один словарь и расположен он по адресу: /usr/share/wordlists/rockyou.txt.gz. Можно воспользоваться им, что собственно для данной статьи я и сделаю. И так, что бы воспользоваться данным словарем, сначала его надо распаковать, давайте переместим его в директорию пользователя и распакуем:

sudo cp /usr/share/wordlists/rockyou.txt.gz . gunzip rockyou.txt.gz

Так же выложу на всякий случай архив с паролями, в нем содержаться такие словари как:

- 3insidePRO_WPA

- 9mil

- cain

- wordlist

- Тот самый из Kali Linux – rockyou

Это на тот случай если вы сами не хотите составлять словари для брутфорса. Описывать их не стану, при желании вы сами можете найти по ним информацию в сети:

Для статьи был создан словарь с паролями под названием “key-list.txt” все той же утилитой Crunch. Да и саму атаку на Wi-Fi сеть буду производить из Parrot OS, по большому счету, разницы нет, будь то Kali или Parrot OS, это дело личных предпочтений. Просто Parrot OS мне больше симпатизирует, вот и все, вы же, можете воспользоваться любой из этих систем. И так, переходим к атаке, первым делом необходимо выяснить какие сетевые устройства у нас имеются, это можно выяснить несколькими способами, рассмотри парочку. Первый способ, это команда “ifconfig”, а вторая “ip a”, нам необходимо выяснить название нашей Wi-Fi карты:

У меня Wi-Fi карта определилась как “wlxd03745710fa4”. У вас же она будет называться иначе, чаще всего она имеет название что-то вроде “wlp4s0” или “wlan0”. И так, после того как выяснили название сетевой карты, копируем название нашего устройства, и переходим к следующему шагу, а именно, нам необходимо убить лишние процессы, которые могут помешать при атаке:

sudo airmon-ng check kill

Переводим нашу Wi-Fi карту в режим монитора командой “airmon-ng star” и вот тут нам необходимо указать название Wi-Fi карты, как помним, она у меня умеет название “wlxd03745710fa4”, у вас же оно будет иным:

sudo airmon-ng start wlxd03745710fa4

Если обратите внимание, то появилась надпись, которая говорит о том, что Wi-Fi карта перешла в режим мониторинга “monitor mode enable”, а так же на сколько я помню, в Kali Linux меняется название сетевого устройства, оно приобретает приставку “mon”, то есть, будет называться как “wlan0mon”. Это новое название и надо вводить в следующей команде:

sudo airodump-ng wlxd03745710fa4

Данной командой мы запускаем сканирование сетей, когда произведем сканирование и выберем сеть, которую хотим взломать, нажимаем сочетание клавиш “ctrl + c”:

Нам нужен MAC адрес устройства, он находится в столбце “BSSID”, в столбце “PWR” указывается мощность принимаемого сигнала, чем сильней сигнал, тем лучше. В столбце “CH” указывается канал, в “ENC” указывается технология защиты WPA или WPA2, в “ESSID” – название сети. Для атаки нам понадобиться только MAC адрес и канал, все остальное по сути необязательно. Для атаки на выбранную Wi-Fi сеть вводим команду:

sudo airodump-ng --bssid 64:00:00:00:44:E1 --channel 1 -w ~/Documents/wifihand wlxd03745710fa4

–bssid указываем MAC

–channel канал

-w указываем путь, куда будет записан хендшейк

wlxd03745710fa4 название Wi-Fi адаптера

После запуска команды, дожидаемся когда кто-нибудь подключиться к сети, но, можно выбрать устройство, которое уже подключено и заставить его переподключиться. Что собственно ускорит процесс получения хендшейка. Узнать какие устройства подключены можно из списка, который выводиться в самом низу:

Как видно из скриншота, у меня к сети подключено два устройства, для того что бы заставить одно из них переподключиться, копируем MAC адреса из “BSSID” и “STATION”. А затем открываем новую вкладку терминала и выполняем команду:

sudo aireplay-ng –deauth 20 -a 64:00:00:00:44:E1 -с 00:00:00:00:00:7F wlxd03745710fa4

–deauth 20 количество пакетов Деаутентификации (повторной авторизации, если можно так выразиться)

-a MAC адрес точки доступа (BSSID)

-c MAC адрес подключенного клиента (STATION)

wlxd03745710fa4 Wi-Fi интерфейс

В это время смотрим на первый терминал, нас интересует надпись “handshake” которая появиться при удачном переподключении устройства:

Когда словили хендшейк, можно останавливать сканированию сочетанием клавиш “ctrl + x”. Теперь, если вы посмотрите в папку, которую указывали, то увидите там файлы. Нам нужен всего один, в котором и храниться тот самый хендшейк, данный файл будет иметь расширение “.cap”:

Теперь необходимо очистить этот файл от мусора, который в нем имеется, так как в нем имеются все пакеты, которые собрались за все время что производилась атака. Очистить данный файл можно командой “- wpaclean”, затем указываем название нового файла хендшейка, и указываем старое название хендшейка. К примеру, старый файл имеет название “wifihand-01.cap”, а новый назовем “wifihand-01_new.cap”, ну и конечно не забываем указать путь к этим файлам:

sudo wpaclean ~/Documents/wifihand-01_new.cap ~/Documents/wifihand-01.cap

Расшифровываем Handshake

Вот и настало время, когда понадобятся словари паролей для брутфорса. На самом деле, это может быть весьма продолжительный шаг для получения заветного пароля от Wi-Fi, но, без него не обойтись. И так, приступим, что бы расшифровать хендшейк и вытащить из него пароль, выполним команду “aircrack-ng -w” затем указываем путь к словарю, пишем атрибут -b и вписываем MAC адрес точки доступа, и указываем путь до нашего чистого хендшейка:

sudo aircrack-ng -w ~/Documents/key-list.txt -b 64:00:00:00:00:e1 ~/Documents/wifihand-01_new.cap

И при удачном сочетании обстоятельств, мы получим долгожданный пароль от точки доступа, или, от сети Wi-Fi которую атаковали. Пароль будет в строке “KEY FOUND!”:

Для более удачной работы с Aircrack-ng и брутфорсом в целом лучше иметь несколько словарей, так как не известно какой пароль будет задан хозяином сети. Для этого можно воспользоваться например социальной инженерией, а на основе полученных знаний, уже составить словари. Но, это совсем иная тема, и она явно выходит за рамки данной статьи.

Заключение

Даже если вы не занимаетесь аудитом безопасности, и не помышляете об этом, вам все же стоит проверить свою сеть на устойчивость от взлома. Почему? Все просто, никто не застрахован от проникновения и взлома, а ваша Wi-Fi сеть может стать точкой выхода в сеть для злоумышленника. И кто знает, что он там будет делать через ваш Wi-Fi. Данная инструкция приведена лишь для ознакомления, помните, что подобные действия могут повлечь за собой уголовную ответственность, в случае применения этих знаний во вред. Применяйте полученные знания лишь для защиты собственной Wi-Fi сети.

P.S.

Как-нибудь в одной из следующих статей напишу еще об одном инструменте для атаки на беспроводную сеть, и в отличие от Aircrack-ng, она более автоматизирована. Но, об этом как нибудь в следующий раз.

А на этом сегодня все. Надеюсь данная статья будет вам полезна.

Журнал Cyber-X

В этом руководстве рассмотрим на практике, как получить доступ к защищенной (и не только) wi-fi сети без пароля.

Стартовый набор

Для эффективной работы нам понадобится несколько важных инструментов.

Лучше всего подойдет ALFA AWUS036H, который можно приобрести на Ebay или в местном магазине. При покупке будьте внимательны и остерегайтесь подделок.

Дистрибутив Linux

Работы будут проводиться под линуксом, так что нам понадобится дистрибутив BackTrack 5 (на официальном сайте его уже нет, можно найти на просторах интернета) или Kali. Подойдет любой, так как в них «из коробки» имеется весь нужный набор инструментов.

Дальше, дистрибутив нужно записать на болванку или флешку (кому что удобней) – его будем использовать как live-cd.

Запуск и настройка системы

Если система не прогрузилась, напишите startx и подождите загрузки рабочего стола, а затем открывайте консоль (terminal).

Далее следует порядок утилит и команд, необходимых для работы:

airmon-ng – выведет на экран интерфейсы и соответствующие им чипсеты (ALFA AWUS036H использует чипсет Realtek RTL8187L). В нашем примере это будет wlan0.

ifconfig – позволяет увидеть устройства и мак адрес, который необходимо сменить.

ifconfig wlan0 down – выключает адаптер.

macchanger -r wlan0 — ключ -r – генерирует случайный мак адрес. Если нужно задать собственный, используйте ключ -m.

ifconfig wlan0 up – включает адаптер.

airmon-ng start wlan0 — переводит адаптер в режим монитора, это обязательно. Консоль покажет, что монитор запущен на интерфейсе mon0.

На этом подготовительная часть закончена.

airodump-ng mon0 — начнет сканирование доступных точек. Когда набралось достаточно, используйте ctrl+c, чтобы остановить утилиту.

Точки будут отличаться по типу шифрования:

OPN – открытые точки.

WEP – легко поддающиеся взлому.

WPA/WPA2 – самые распространенные, с некоторыми сложностями.

WPA/WPA2 c поддержкой WPS

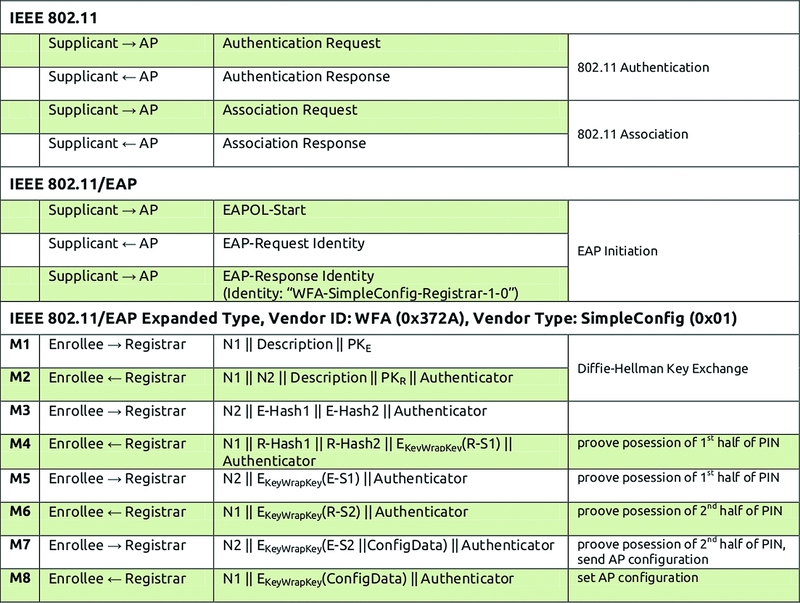

Приступим непосредственно к взлому и начнем с интересного. Для начала рассмотрим взлом точек с WPS. Метод заключается в подборе пина, из 8 символов которого 4 передаются в открытом виде, время затрачиваемое на подбор комбинации 4 цифр не критично.

Как определить, поддерживает ли точка wps?

С помощью wash -i mon0. Однако будьте внимательны, эта утилита иногда работает некорректно и выдает либо не всё, либо лишнее.

Сканируем, находим точку и завершаем утилиту (ctrl+c).

Дальше в ход пойдет reaver.

reaver -i mon0 -b МАК:ТОЧКИ -c КАНАЛ -vv

Мак здесь – это bssid. Номер канала указывать не обязательно. Нужно запустить, следить за происходящим и если все хорошо через некоторое время получить заветный пароль от точки.

Хендшейки и брут

Если не вникать в теорию, для взлома wpa/wpa2 точки необходимо перехватить хендшейк, то есть нужно чтобы реальный пользователь успешно соединился с точкой, обменявшись ключами. Затем хендшейк предстоит расшифровать брутфорсом. В нашем случае по словарю.

Если подойдет любая точка, то шансы на успех увеличаться, а количество телодвижений уменьшится:

besside-ng mon0 – запустить и уйти. Эта программа будет ловить хендшейки от всего, чего можно, сама отключит клиента для получения нужных пакетов и сама же проведет атаку на сети с WEP шифрованием, записывая полученные результаты в файл besside.log (директория home). Там же будет находится файл wep.cap, который нужно скопировать на флешку.

Сети с пойманными хендшейками будут обозначаться и когда наловите всё что нужно — жмите ctrl+c чтобы остановить процесс.

Доступ к конкретной точке

Что делать, если нужна конкретная точка? Сидеть и искать.

airodump-ng —bssid МАК -w hui mon0 – включает запись в файл hui.cap

aireplay-ng —deauth 5 -a мак:точки -c мак:клиента wlan1 – стучится к клиенту, чтобы отключить его от точки.

Теперь нужно перейти в Windows, скачать Elcomsoft Wireless Security Auditor, словари, достать файл, который скинули на флешку и начать подбор.

Скорость достижения успеха зависит от видеокарты, процессора и качества словарей.

Что делать если

Поломали точку, но не можете соединиться? Или reaver отказывается соединяться с точкой?

Возможно, на точке стоит мак-фильтр. Нужно ловить маки пользователей айродампом и подменять на свой. Для смены мак-адреса адаптера через Windows используйте программу macchange. Cтоит помнить, что в одной сети не может быть двух пользователей с одним мак-адресом, это затруднит использование точки. Есть вероятность, что пароль на роутере такой же как на точке и ночью вы просто впишете в исключения свой мак-адрес.

Другие статьи по теме

Каталог полезных ссылок для взлома и Reverse Engineering

Самый понятный хакерский курс по взломам на Kali Linux

Содержание

- 1 Что необходимо для взлома wi-fi

- 2 Что такое рукопожатие (хэндшэйк)

- 3 Aircrack-ng — взломщик для профессионалов

- 4 How-to

- 5 А может и не нужно взламывать wifi?

- 6 Автоматический подбор кода

- 7 Аппаратное и программное обеспечение

- 8 Атака по словарю на пароль wi-fi

- 9 Взламываем при помощи изменения mac address

- 10 Взлом пароля через pin код оборудования

- 11 Взлом с помощью изменения mac-адреса и перехвата пакетов

- 12 Взломщик aircrack-ng

- 13 Выполнение атаки деаутентификация

- 14 Для windows

- 15 Инструкция как гарантированно подключиться к wi-fi?

- 16 Используем фишинг

- 17 Как работает wps?

-

-

-

- 17.0.0.0.1 Рисунок 1. pin-код wps, написанный на корпусе роутера

- 17.0.0.0.2 Рисунок 2. окно для ввода pin-кода wps

-

-

-

- 18 Каким образом происходит подбор пароля к сети wi-fi?

- 19 Кому пригодится программа подбора паролей wi-fi?

- 20 Метод brute force

- 21 Можно ли защититься?

- 22 Необходимые меры, для защиты вашей сети wifi

- 23 Общие сведения

- 24 Первая реализация

- 25 Перехват «handshake»

- 26 Подбираем пароль wi fi сети вручную

- 27 Подключаемся к открытой wifi сети с фильтрацией по mac-адресу

- 28 Программы для взлома

- 29 Прокачиваем reaver

- 30 Рисунок 3. протокол аутентификации wps

- 31 Рисунок 5. пример работы брутфорcа reaver

- 32 Способы взломать пароль

- 33 Термины wi-fi сетей

- 34 Топовый взлом wi-fi через wps (все ещё актуально – nofixed)

- 35 Уязвимость

- 36 Шаг 4

- 37 Шаг 6

- 38 Шаг 8

- 39 Экспресс-курс по взлому wi-fi

- 40 Заключение

- 41 Связанные статьи:

- 41.1 Узнайте больше о Huawei

Wi-Fi карты с поддержкой режима монитора имеются в свободной продаже, их цена соответствует ценам других беспроводным картам с аналогичными характеристиками. В моём ноутбуке встроенная карта оказалась с поддержкой режима монитора – т.е. это не является редкостью и их могут достать любые желающие.

Специализированное ПО для аудита Wi-Fi сетей, как уже было сказано, распространяется свободно, по умолчанию оно присутствует в специализированных дистрибутивах, например, в Kali Linux (по ссылке общая информация и инструкции по установке).

Как можно убедиться, все компоненты необходимые для взлома Wi-Fi являются весьма доступными.

Все дальнейшие действия выполняются в Kali Linux.

Что такое рукопожатие (хэндшэйк)

Как уже было сказано, рукопожатие – это данные, которые в несколько этапов передаются между Станцией и Точкой доступа в тот момент, когда Станция подключается к Точке Доступа. Это означает, что для захвата рукопожатия нам нужно переключиться на канал, на котором работает Точка Доступа, для прослушивания радиосигналов и дождаться момента, когда Станция подключается к ней.

Поскольку ожидание может затянуться, что применяется приём, называемый Атака Деаутентификация, который заключается в принудительно сбросе Wi-Fi соединения между Точкой Доступа и Станцией. Сразу после такого отключения, Станция пытается подключиться вновь, а мы в этот момент захватываем рукопожатие.

К сожалению, этот метод не работает, если к Точке Доступа никто не подключён.

Aircrack-ng — взломщик для профессионалов

Популярный инструмент для работы с сетями aircrack-ng является одним из тех, элементы которого очень часто заимствовали другие разработчики подобного софта. При этом основное предназначение программы — совсем не взлом, а защита беспроводных каналов связи.

Но без специальных знаний за программу лучше не браться. Она разработана явно не для новичков. Работа aircrack-ng нацелена на поиск уязвимостей и «слабых мест» в беспроводных сетях, что позволит вам улучшить безопасность и предотвратить хакерские атаки в дальнейшем.

How-to

Как и для любой другой атаки на беспроводную сеть, нам понадобится Linux. Тут надо сказать, что Reaver присутствует в репозитории всеми известного дистрибутива

, в котором к тому же уже включены необходимые драйвера для беспроводных устройств. Поэтому использовать мы будем именно его.

Шаг 0. Готовим системуНа официальном сайте BackTrack 5 R1 доступен для загрузки в виде виртуальной машины под VMware и загрузочного образа ISO. Рекомендую последний вариант. Можно просто записать образ на болванку, а можно с помощью программы UNetbootin сделать загрузочную флешку: так или иначе, загрузившись с такого носителя, мы без лишних заморочек сразу будем иметь систему, готовую к работе.

А может и не нужно взламывать wifi?

Прежде чем пытаться заполучить пароль от незнакомой вай фай сети и тратить на это много своего драгоценного времени, возможно, нечего взламывать и не нужно? Попробуйте просканировать несколько раз диапазон доступных сетей, часто среди закрытых точек доступа попадаются и незащищенные сети, которые готовы поделиться интернетом безвозмездно, т.е. полностью бесплатно.

Учитите, при подключении к незащищенным сетям нужно быть предельно осторожным, так как вся пересылаемая вами информация может быть перехвачена и компроментирована.

Автоматический подбор кода

Самый интуитивно понятный метод подбора паролей – обычный перебор. С помощью специальной программы ваше устройство пытается подключиться к зашифрованной сети, каждый раз с новым паролем.

В первую очередь скорость взлома зависит от случая. Нужная комбинация может оказаться как первым введенным вариантом, так и последним. Продвинутые программы имеют доступ к большим базам данных, в которых возможные варианты рассортированы по популярности и частоте использования. Такой подход позволяет существенно сократить время поиска, если ваш сосед решил использовать не очень оригинальный код.

Наиболее часто используемым программным обеспечением для подобных операций является Brutus AET2. Официальной версии программа не имеет, поэтому загрузить ее можно только с различных хакерских сайтов. Будьте предельно осторожны: возможно, вместо нужного приложения вам подсунут вирус, который попытается украсть вашу персональную операцию.

Аппаратное и программное обеспечение

Я буду пользоваться дистрибутивом Kali Linux, установленным на VMware Workstation.

Кроме того, в моём распоряжении имеется Wi-Fi-адаптер Alfa AWUS036NH 2000mW 802.11b/g/n. Вот его основные характеристики:

- Стандарты: IEEE 802.11b/g/n, USB 2.0.

- Скорости передачи данных: 802.11b — 11 Мбит/с, 802.11g — 54 Мбит/с, 802.11n — 150 Мбит/с.

- Разъём для подключения антенны: 1 x RP-SMA.

- Частотные диапазоны: 2412~2462 МГц, 2412~2472 МГц, 2412~2484 МГц.

- Питание: 5В.

- Безопасность: WEP 64/128, поддержка 802.1X, WPS, WPA-PSK, WPA2.

Атака по словарю на пароль wi-fi

Теперь нам нужно запустить перебор данных.

Подготовим словарь:

cp /usr/share/wordlists/rockyou.txt.gz . gunzip rockyou.txt.gz cat rockyou.txt | sort | uniq | pw-inspector -m 8 -M 63 > newrockyou.txt

Файл словаря в этом случае называется newrockyou.txt.

Чтобы узнать имя захваченного рукопожатия выполните команду:

ls -l capture*

При этом будет выведено что-то вроде следующего (записей может быть больше, если вы неоднократно захватывали рукопожатия):

-rw-r--r-- 1 root root 73164 сен 30 08:24 capture-01.cap -rw-r--r-- 1 root root 478 сен 30 08:24 capture-01.csv -rw-r--r-- 1 root root 583 сен 30 08:24 capture-01.kismet.csv -rw-r--r-- 1 root root 2766 сен 30 08:24 capture-01.kismet.netxml

Нас интересует только файл capture-01.cap – именно он содержит рукопожатие.

Для перебора по словарю используется следующая команда:

aircrack-ng -w ФАЙЛ_СЛОВАРЯ ФАЙЛ_ЗАХВАТА

Итак, в моём случае точная команда следующая:

aircrack-ng -w newrockyou.txt capture-01.cap

Эта команда запускает подбор пароля, в процессе перебора показывается следующее окно:

Пароль подобран:

Об этом говорит запись KEY FOUND! [ pattayateam ], в которой паролем от Wi-Fi сети является pattayateam. Используя этот пароль можно подключиться к беспроводной точке доступа с любого устройства (компьютера, телефона) как это делают другие легитимные пользователи.

Взламываем при помощи изменения mac address

Некоторые умельцы предпочитают ставить фильтрацию по MAC адресу (MAC address – это уникальный идентификатор который есть у каждого устройства) вместо пароля. При сканировании вы увидите сеть, к которой якобы можно без проблем подключится, но при попытке у вас ничего не получится. Значит, стоит фильтрация, которую вам необходимо обойти.

Вам необходимо выяснить, какие MAC адреса разрешены для подключения. Здесь вам в помощь придут программы, которые умеют сканировать, к примеру, Airodump-NG, MAC Address Scanner.

Узнав MAC адреса можно приступать к замене на компьютере своего MAC адреса.

Заходим в «Пуск», «Панель управления» находим «Центр управления сетями и общим доступом» с левой стороны сверху ищем строку «Изменение параметров сетевого адаптера».

Выбираем активное сетевое подключение, клацаем на нем правой кнопкой мыши и нажимаем на строке «Свойства». В окне, которое выскочило, находим вкладку «Сеть» и жмем на кнопку «Настроить». Активируем сетевой адрес и вводим новый MAC.

Для замены MAC Address на Windows 10 есть очень удобная утилита Technitium MAC Address Changer с помощью, которой вы быстро это сделаете. Дальше рекомендуется перезагрузить ПК. Готово, вот мы и выяснили как можно взломать Wi Fi благодаря подмене MAC address.

Взлом пароля через pin код оборудования

Чтобы узнать password через Pin код устройства, на котором стоит шифрование WPA, WPA2 вам понадобится:

- Ноутбук или компьютер, если у вас компьютер тогда необходимо, чтобы на нем был вайфай-адаптер.

- USB-флеш-накопитель минимум на 2 Гб

- Программа «Elcomsoft Wireless Security Auditor».

Рекомендуем работать в ОС Linux, так как все процедуры выполнить намного легче. Если такой возможности нет, все получится и в Виндовсе.

- Форматируем флешку и скачиваем на неё утилиту «WiFi Slax». Запускаем программу на флешки нажатием на «Wifislax Boot Installer». Указываем параметр S и клацаем «Ввод»

- Перезагружаем и делаем запуск с нашей флешки.

- Выбрать запуск с ядра SMP, а wifislax c KDE, ждем загрузку.

- Заменяем MAC лэптопа, сделав в консоли «ifconfig wlan0 down».

- Открываем «Macchanger», нажимаем «Поменять MAC».

- Выходим из утилиты и в консоли выполнить «ifconfig wlan0 down».

- Запускаем «minidwep-gtk», нажимаем «Сканировать» и ожидаем. Технологию WPS намного легче можно взломать, поэтому для новичков рекомендуем её.

- После сканирования выбираем жертву и нажимаем «Reaver». Все, ожидаем взломанный пароль Wi Fi

Есть более легкий способ узнать Pin, просто прогуляйтесь в гости к вашему соседу. Когда он отойдет, возьмите роутер и переверните, там вы и увидите WPS Pin.

Взлом с помощью изменения mac-адреса и перехвата пакетов

Программы, работающие по принципу перехвата, действуют эффективнее, чем генераторы паролей. Чаще их используют для взлома «вай-фай» на ПК или ноутбуке, так как принцип функций довольно сложный. Передача данных по Wi-Fi происходит определенными партиями: пакетами.

Взломщик aircrack-ng

Хорошие отзывы от пользователей имеет утилита Aircrack-ng. Это большой набор инструментов, в который входит: airodump, aireplay, aircrack, airdecap.

- Скачиваем и распаковываем. Заходим в папку «Bin» запускаем файл Aircrack-ng GUI.

- Во вкладке «Filenames» нужно выбрать дамп который будет перехватывать пакеты и ключи. К примеру, можно взять утилиту CommView for WiFi для этих целей.

- Назначаем тип шифрования, которым вайфай сеть защищена: либо WEP, либо WPA Для варианта WEP необходимо назначить длину ключа и сделать о. Для варианта WPA достаточно только определится со словарем для подбора пароля.

- Последнее действие, которое нужно сделать, это нажать на кнопку «Launch». Весь процесс перебора занимает 2-5 минут.

Выполнение атаки деаутентификация

Для выполнения деаутентификации, не прекращая записи трафика, запущенного на предыдущем этапе, откройте новое окно консоли и введите туда команду вида:

sudo aireplay-ng -0 3 -a MAC_АДРЕС ИНТЕРФЕЙС

Где:

- MAC_АДРЕС – это BSSID атакуемой ТД

- ИНТЕРФЕЙС – имя беспроводного интерфейса в режиме монитора

В моём случае команда выглядит так:

sudo aireplay-ng -0 3 -a 00:1E:58:C6:AC:FB wlan0

Программа выведет примерно следующее:

08:17:30 Waiting for beacon frame (BSSID: 00:1E:58:C6:AC:FB) on channel 6 NB: this attack is more effective when targeting a connected wireless client (-c <client's mac>). 08:17:30 Sending DeAuth to broadcast -- BSSID: [00:1E:58:C6:AC:FB] 08:17:30 Sending DeAuth to broadcast -- BSSID: [00:1E:58:C6:AC:FB] 08:17:31 Sending DeAuth to broadcast -- BSSID: [00:1E:58:C6:AC:FB]

А в правом верхнем углу экрана для захвата данных появится новая запись:

WPA handshake: 00:1E:58:C6:AC:FB

Она означает, что рукопожатие успешно захвачено.

Для windows

Предлагаем стопроцентный способ взломать чужой «вай-фай», но он довольно сложный, поэтому для новичков лучше всего найти сеть со слабым паролем и воспользоваться программой подбора, для продвинутых предлагается следующая инструкция.

Инструкция как гарантированно подключиться к wi-fi?

Ребят, даже из названия самого приложения ясно, что оно может лишь подключаться к вайфаю по wps соединению и всё, никакого «взлома» она не предлагает, несмотря на то, что в неё есть функции типа подбора пароля от вай фай, в общем — игрушка!

Также отмечу, что даже некоторые смартфоны способны подключаться через WPS без всяких программ и приложений! Ну, ладно, поехали дальше…

После загрузки, устанавливайте на телефон (планшет) и запускайте приложение WPS Connect. Итак, поехали:

- После первого запуска, на андроид 6.0 и выше появится предупреждение об этом:

- Затем всплывут запросы к разрешениям, — предоставляете, по другому- никак, хотя и ничего в этом страшного нет…

- После этого нужно включить wi-fi и выполнить сканирование сетей:

- Появятся все сети вайфая, которые ловит смарт или планшет. Я специально «замылил» mac адреса сетей для сохранения конфиденциальности!

- Далее, как видите, все сети wifi зелёного цвета, а одна (ASUS) — красного, значит к этой сети через WPS соединение не получится бесплатно подключиться, поэтому выбираем любую вайфай-точку, но с самым лучшим сигналом (где больше «палочек») к примеру «Keenetic-1107«:

- Откроется окно, в котором будет несколько вариантов, лично я — выбрал самый верхний (1 на скрине), а затем нажал на кнопку «Try» (2 на скриншоте):

- Как увидели на скриншоте — у меня ещё работает мобильный интернет, программа анализирует и типа подбирает пароль от wi-fi:

- Через несколько секунд всплывёт поздравительное окно, готово, «взлом» (хак) wi-fi выполнен, телефон подключен к сети! Вот смотрите на значок вайфая:

- А это скрин подключенной сети вайфай в настройках смартфона:

- Вот и всё!

Да, мне удалось один раз подключиться к совершенно незнакомой мне wi-fi точке, однако более ни разу не получалось! Ничего сложного, а главное — работает и это приложение бесплатно подключается к wi-fi сетям с паролями, даже без root! Расскажите друзьям как получить доступ в интернет на халяву, уверен — они вам скажут спасибо!

Используем фишинг

Многим пользователям полюбился метод – «Фишинг». Способ базируется на манипуляциях взломщика, вынуждающих хозяина вайфай-сети самому выдать имя и пароль.

В основном «крючок» забрасывается через сообщение е-мейл или социальную сеть, но в случае с вай-фаем «жертва» начнет подозревать неладное. Поэтому хакер строит уловку по иному, например, организует дубликат сети с идентичным наименованием (имя вай-фая жертвы и созданной взломщиком совпадают).

В результате во время соединения незадачливого пользователя с фальшивым Wi-Fi, он указывает пароль. Хозяин липовой сети без труда считывает вводимый код доступа и отключает ее. Далее в обычном режиме подключается к вай-фаю, ведь пароль ему уже известен.

Методика легкая для реализации, однако, хакеры отличаются ленивостью и еще более облегчили себе взлом, разработав специальное приложение «Wifiphisher».

Необходимо выполнить следующие шаги:

- Поставить программу «Вайфайфишер» в ПК (она свободно доступна в интернете);

- Осуществить отключение пользователей от вай-фая;

- Подождать пока программа переведет роутер жертвы в режим точки доступа и сделает дубль сети с таким же именем;

- Далее утилита осуществить некоторые дополнительные автонастройки;

- Затем приложение выведет на ПК или девайс жертвы липовое окно, которое попросит произвести обновление ПО;

- Жертва, чтобы обновить ПО укажет пароль;

- Так как хозяином липового меню является хакер, пароль введенный жертвой отобразится на мониторе его ПК;

- Дело сделано.

Как работает wps?

Задумка создателей WPS хороша. Механизм автоматически задает имя сети и шифрование. Таким образом, пользователю нет необходимости лезть в веб-интерфейс и разбираться со сложными настройками. А к уже настроенной сети можно без проблем добавить любое устройство (например, ноутбук): если правильно ввести PIN, то он получит все необходимые настройки.

Существует три варианта использования WPS:

- Push-Button-Connect (PBC). Пользователь нажимает специальную кнопку на роутере (хардварную) и на компьютере (софтварную), тем самым активируя процесс настройки. Нам это неинтересно.

- Ввод PIN-кода в веб-интерфейсе.Пользователь заходит через браузер в административный интерфейс роутера и вводит там PIN-код из восьми цифр, написанный на корпусе устройства (рисунок 1), после чего происходит процесс настройки. Этот способ подходит скорее для первоначальной конфигурации роутера, поэтому мы его рассматривать тоже не будем.

Рисунок 1. pin-код wps, написанный на корпусе роутера

- Ввод PIN-кода на компьютере пользователя (рисунок 2).

При соединении с роутером можно открыть специальную сессию WPS, в рамках которой настроить роутер или получить уже имеющиеся настройки, если правильно ввести PIN-код. Вот это уже привлекательно. Для открытия подобной сессии не нужна никакая аутентификация. Это может сделать любой желающий! Получается, что PIN-код уже потенциально подвержен атаке типа bruteforce. Но это лишь цветочки.

Рисунок 2. окно для ввода pin-кода wps

Каким образом происходит подбор пароля к сети wi-fi?

На самом деле всё очень просто — нужно установить специальное приложение для «взлома» wi-fi на андроид-смартфон, включить wi-fi, просканировать сети и подключиться к сети с «зелёным цветом», но об этом читайте ниже в инструкции.

Единственным условием работоспособности этого способа является то, чтобы сеть wi-fi имела WPS подключение и собственно говоря — через него и будет происходить «взлом» вайфая! Также — начиная с версии android 6.0 — нужно предоставить приложению соответствующие разрешения (куда уж без них)!

Не сложно? Тогда поехали дальше и читайте подробную инструкцию… 🙂

Кому пригодится программа подбора паролей wi-fi?

Скажу сразу — подбор паролей от wi-fi — преследуется по закону! Это наказуемое «деяние» и незаконное! Эта статья создана лишь для наглядности и показа самого процесса и не факт, что разные программы смогут взломать пароль wi-fi сетей, поэтому данная статья носит лишь ознакомительный и развлекательный характер, не более того!

Если закончился трафик на симкарте, а доступ к интернету срочно необходим, то, честно говоря, кто не хочет на халяву посидеть в интернете?… Хотя есть множество бесплатных вайфай точек доступа (на остановках, в общественном транспорте…), но их скорость довольно низкая из-за «загруженности самой точки, так как многие к ней подключены и «делят» скорость между собой…

А что же делать жильцам в многоэтажках, высотках…? Правильно — (идти на работу и заработать на хороший интернет на оптоволокне — это самый лучший вариант), или же — искать способы халявы и бесплатного интернета, чего уж греха таить?.. 😜

Поэтому ребята, вы нашли то, что нужно — халявный вайфай, к которому можно легко подключиться даже с андроид смартфона!

Метод brute force

Суть брутфорса заключается в полном автоматизированном подборе всех возможных вариантов пароля. Этот метод подходит для продвинутых пользователей, обычному юзеру будет крайне сложно. Такие хакерские методы часто используют для взлома платежных систем, онлайн-банков, учетных записей.

Если вы решились попробовать Brute force, имейте виду, характеристики ПК играют большую роль, если компьютер слабый, программа может делать анализ несколько дней.

На текущий момент существует несколько вариантов «полного перебора»:

- Персональный взлом. Это когда взламывают почту, аккаунт, сайт.

- Брут-чек. Здесь ведется охота по-крупному, 1-2 пароля некому ненужные, интересует большое количество паролей от каких нибудь крупных ресурсов.

- Взлом компьютерного устройства произведенного удаленно.

С Brute force хорошо сочетаются приложения: Brutus AET, All-in-One Checker, Appnimi Password Unlocker.

Можно ли защититься?

Защититься от атаки можно пока одним способом — отключить нафиг WPS в настройках роутера. Правда, как оказалось, сделать это возможно далеко не всегда. Поскольку уязвимость существует не на уровне реализации, а на уровне протокола, ждать от производителей скорого патча, который решил бы все проблемы, не стоит.

Самое большее, что они могут сейчас сделать, – это максимально противодействовать брутфорсу. Например, если блокировать WPS на один час после пяти неудачных попыток ввода PIN-кода, то перебор займет уже около 90 дней. Но другой вопрос, насколько быстро можно накатить такой патч на миллионы устройств, которые работают по всему миру?

Необходимые меры, для защиты вашей сети wifi

- Устанавливайте пароли со сложным сочетанием букв и цифр, число символов должно быть 8-12.

- Необходимо выключить WPS, потому, что эта функция сохраняет авторизованных пользователей и при повторном запросе она автоматически подключает их.

- Иногда необходимо менять на маршрутизаторе PIN и отклейте заводскую бирку, где прописан PIN.

- Не вводите PIN на непроверенных сайтах.

- При настройке роутера не используйте старые типы шифрования WEP и TKIP, используйте новые типы WEP2 или другие более продвинутые.

- Ограничьте максимальное количество подключаемых устройств. К примеру, у вас в доме есть ноутбук и планшет, значит ограничьте до 2 устройств. После этого больше двух не подключится.

- Спрячьте свою сеть. Поставьте галочку в графе «Скрыть SSID».

- Не забывайте периодически обновлять прошивку на роутере.

Общие сведения

В зависимости от мощности антенн роутера, сигнал ВайФай может распространяться достаточно далеко. Его прохождению активно препятствуют стены, особенно, железобетонные. Из-за прохождения сквозь препятствия, мощность сигнала падает, а вместе с ней уменьшается и максимальная скорость передачи информации.

Однако вы вполне можете получить хороший быстрый интернет от маршрутизатора, который находится за парой стен. Возможно, роутер стоит у соседей, этажом ниже. Конечно, вряд ли вы получите максимальное качество, но это значительно лучше, чем ничего.

Обратите внимание! Взлом сети своего соседа или ближайшей организации может повлечь за собой ответственность. Дважды подумайте, прежде чем совершать подобные действия. Вы можете не только «завязать войну», но и навлечь на себя большие неприятности. Лучший способ узнать пароль WiFi своего соседа – завести с ним хорошие отношения и спросить его лично.

Если вы все же решили переступить грань, ограничьтесь только выходом в интернет. Хищение конфиденциальной информации с чужого персонального компьютера по сети относится к уголовным правонарушениям. Будьте осторожны.

Первая реализация

Первой появившейся реализацией брутфорса стала утилита

, написанная исследователем Стефаном Фибёком на языке Python. Утилита использовала библиотеку Scapy, позволяющую инъектировать произвольные сетевые пакеты. Сценарий можно запустить только под Linux-системой, предварительно переведя беспроводной интерфейс в режим мониторинга.

$ ./wpscrack.py –iface mon0 –client 94:0c:6d:88:00:00 –bssid f4:ec:38:cf:00:00 –ssid testap -vsniffer startedtrying 00000000attempt took 0.95 secondstrying 00010009<…>trying 18660005attempt took 1.08 secondstrying 18670004 # found 1st half of PINattempt took 1.

09 secondstrying 18670011attempt took 1.08 seconds<…>trying 18674095 # found 2st half of PIN<…>Network Key:0000 72 65 61 6C 6C 79 5F 72 65 61 6C 6C 79 5F 6C 6F really_really_lo0010 6E 67 5F 77 70 61 5F 70 61 73 73 70 68 72 61 73 ng_wpa_passphras0020 65 5F 67 6F 6F 64 6F 6C 75 63 6B 5F 63 72 61 63 e_good_luck_crac0030 6B 69 6E 67 5F 74 68 69 73 5F 6F 6E 65 king_this_one<…>

Как видишь, сначала была подобрана первая половина PIN-кода, затем — вторая, и в конце концов программа выдала готовый к использованию ключ для подключения к беспроводной сети. Сложно представить, сколько времени потребовалось бы, чтобы подобрать ключ такой длины (61 символ) ранее существовавшими инструментами.

Впрочем, wpscrack не единственная утилита для эксплуатации уязвимости, и это довольно забавный момент: в то же самое время над той же самой проблемой работал и другой исследователь — Крейг Хеффнер из компании Tactical Network Solutions. Увидев, что в Сети появился работающий PoC для реализации атаки, он опубликовал свою утилиту Reaver.

Она не только автоматизирует процесс подбора WPS-PIN и извлекает PSK-ключ, но и предлагает большее количество настроек, чтобы атаку можно было осуществить против самых разных роутеров. К тому же она поддерживает намного большее количество беспроводных адаптеров.

Перехват «handshake»

Метод отличается от предыдущего только тем, что предварительно нужно перехватить шифр, чтобы потом преобразовать в подходящий к сети пароль. Происходит все в несколько шагов:

- Вы подключены к сети

- Происходит разрыв соединения

- Компьютер заново подключается

В момент переподключения компьютер снова отправляет пароль на маршрутиризатор. Тот принимает его и восстанавливает соединение. Все это происходит быстро и незаметно.

Недостаток такого метода в том, что данные мы получаем в зашифрованном виде. Но для разбора этих данных можно использовать дополнительные сервисы. Помочь расшифровать данные может тот самый Aircrack. Для подборки защитного кода используйте генератор паролей и переборщик – HashCat.

Подбираем пароль wi fi сети вручную

Ищем WiFi у которого наиболее высокий уровень сигнала. Предпочтение отдается соседской сети или той сети, которой вы знаете хозяина. В дальнейшем вы поймете, почему так. Очень часто неопытные пользователи ставят пароль, не задумываясь о сложности набранного пароля.

И вся их фантазия заканчивается на дате рождения, имя домашнего питомца, фамилии. Зная соседа (хозяина) Wi-Fi, вам не составит труда подобрать ключ. Если не получилось с подбором личной информацией соседа, переходим к следующему варианту, который очень популярный среди пользователей. Это, самые распространенные пароли, мы приведем их ниже в таблице.

Подключаемся к открытой wifi сети с фильтрацией по mac-адресу

Некоторые пользователи возлагают большие надежды на обеспечение безопасности своей сети фильтрацией по МАС-адресу, однако, на практике, даже начинающий хакер, обходит такую защиту быстрее, чем хозяин роутера входит в web-конфигуратор прибора с правами администратора.

На процедуру изменения МАС беспроводного адаптера в Линуксе уходит лишь несколько секунд, например, командой «ifconfig wlan0 down». Также утилита «Macchanger» позволяет в автоматическом режиме присваивать случайные МАС, в результате даже технически продвинутый владелец сети будет сбит с толку.

Примечание: Также выявить валидный МАС можно Брутфорсом, о котором уже было сказано в начале этой статьи.