Microsoft account Панель мониторинга учетной записи Майкрософт Еще…Меньше

Если вы получаете сообщение о необычных действиях в вашей учетной записи Майкрософт или беспокоитесь, что кто-то другой мог использовать вашу учетную запись, перейдите на страницу Недавние действия. Там вы узнаете, когда за последние 30 дней выполнялся вход в вашу учетную запись Майкрософт, а также найдете информацию, касающуюся вашего конкретного устройства или приложения. Ответы на распространенные вопросы, в том числе о том, как вернуться в скомпрометированную учетную запись и защитить или закрыть ее, см. на странице Что такое последние действия?

Если вы беспокоите, что кто-то может получить доступ к вашей учетной записи, мы настоятельно рекомендуем вам сменить пароль и обновить параметры безопасности. Это можно сделать на странице «Параметры безопасности»,где также можно удалить все надежные устройства. Дополнительные информацию об управлении учетной записью и безопасности см. в этой теме.

Просмотр последних действий

Дополнительные справки по защите учетной записи Майкрософт

Нужна дополнительная помощь?

Вы когда-нибудь хотели следить за тем, кто и когда входил в систему, установленную на вашем компьютере. На профессиональных изданиях Windows специально для этого существует политика аудита входа, о которой мы сейчас и поговорим.

«Аудит событий входа в систему» отслеживает как локальные, так и сетевые входы. При каждом входе определяется учетная запись пользователя и время, в которое состоялся вход. Также вы сможете узнать, когда пользователь вышел из системы.

Включаем «Аудит входа в систему»

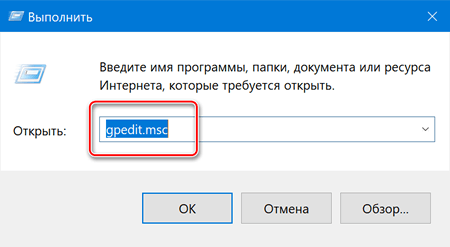

Во-первых, откройте «Редактор локальной групповой политики» – откройте меню «Пуск», в поисковую строку введите gpedit.msc и нажмите Enter.

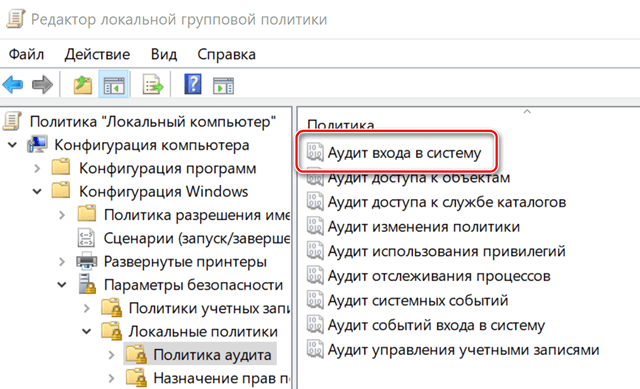

В левой части окна проследуйте по следующему пути: Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Политика аудита.

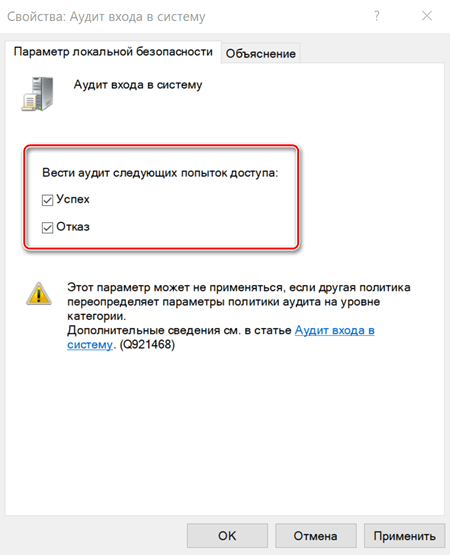

Дважды кликните по политике «Аудит событий входа в систему» в правой части окна. В диалоговом окне «Свойства» отметьте галочкой параметр «Успех» для того, чтобы позволить отслеживание успешных входов в систему. Также вы можете включить параметр «Отказ» – так вы позволите отслеживание неудачных попыток входа.

Просматриваем события входа в систему

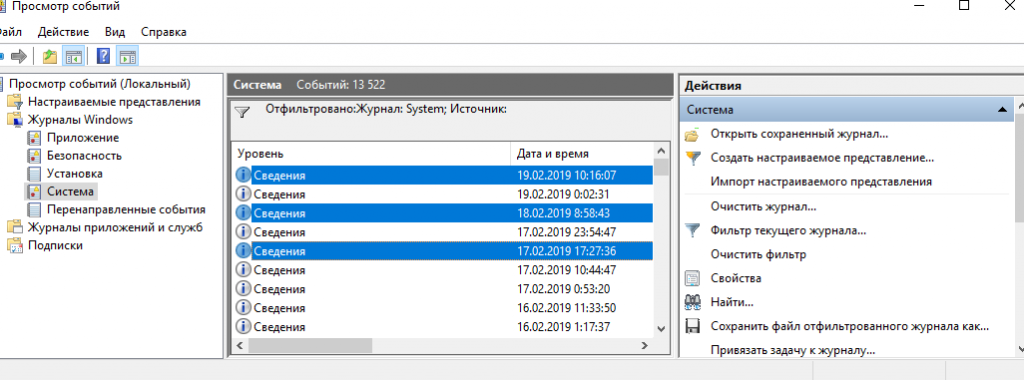

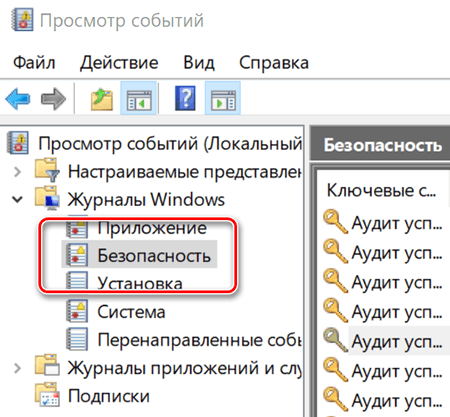

После включения этого параметра, Windows начнет регистрировать (в журнал безопасности) все события входа в систему, в том числе имя пользователя и время. Чтобы увидеть эти события, запустите инструмент «Просмотр событий» – откройте меню «Пуск», в строку поиска введите текст «Просмотр событий» и нажмите клавишу Enter.

Далее перейдите в «Журналы Windows» и выберите категорию «Безопасность». Нас интересуют события с кодом 4624 – это события успешного входа в систему.

Чтобы увидеть больше информации, включая имя учетной записи пользователя, входившего в систему, дважды щелкните по событию. Прокручивая вниз текстовое поле, вы увидите всю необходимую информацию.

Если вы хотите, чтобы в журнале безопасности отображались исключительно события входа, нажмите на кнопку «Фильтровать текущий журнал», которая расположена в боковой панели справа и в появившемся окне отфильтруйте события как на скриншоте ниже:

Отличного Вам дня!

При расследовании различных инцидентов администратору необходимо получить информацию кто и когда заходил на определенный компьютер Windows. Историю входов пользователя в доменной сети можно получить из журналов контроллеров домена. Но иногда проще получить информацию непосредсвенно из логов компьютера. В этой статье мы покажем, как получить и проанализировать историю входа пользователей на компьютер/сервер Windows. Такая статистика поможет вам ответить на вопрос “Как в Windows проверить кто и когда использовал этот компьютере”.

Содержание:

- Настройка политики аудита входа пользователей в Windows

- Поиск событий входа пользователей в журнале событий Windows

- Анализ событий входа пользователей в Windows с помощью PowerShell

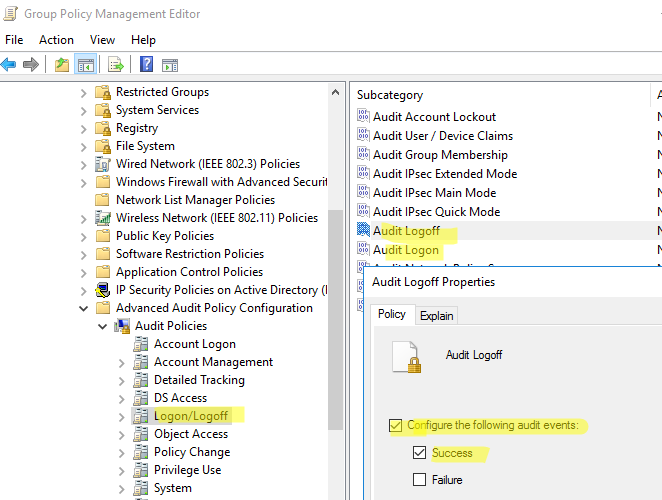

Настройка политики аудита входа пользователей в Windows

Сначала нужно включить политик аудита входа пользователей. На отдельностоящем компьютере для настройки параметров локальной групповой политики используется оснастка gpedit.msc. Если вы хотите включить политику для компьютеров в домене Active Directorty, нужно использовать редактор доменных GPO (

gpmc.msc

).

- Запустите консоль GPMC, создайте новую GPO и назначьте ее на Organizational Units (OU) с компьютерами и / или серверами, для которых вы хотите включить политику аудита событий входа;

- Откройте объект GPO и перейдите в раздел Computer Configuration -> Policies -> Windows Settings -> Security Settings –> Advanced Audit Policy Configuration -> Audit Policies -> Logon/Logoff;

- Включите две политики аудита Audit Logon и Audit Logoff. Это позволит отслеживать как события входа, так и события выхода пользователей. Если вы хотите отслеживать только успешные события входа, включите в настройках политик только опцию Success;

- Закройте редактор GPO и обновите настройки политик на клиентах.

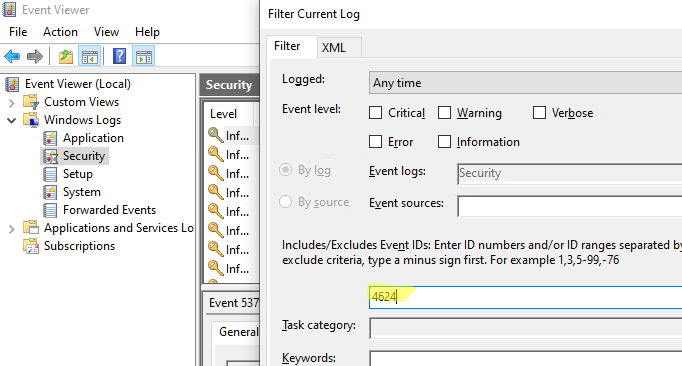

Поиск событий входа пользователей в журнале событий Windows

После того как вы включили политики аудита входа, при каждом входе пользователя в Windows в журнале Event Viewer будет появляться запись о входе. Посмотрим, как она выглядит.

- Откройте оснастку Event Viewer (

eventvwr.msc

); - Разверните секцию Windows Logs и выберите журнал Security;

- Щелкните по нему правой клавишей и выберите пункт Filter Current Log;

- В поле укажите ID события 4624 и нажмите OK;

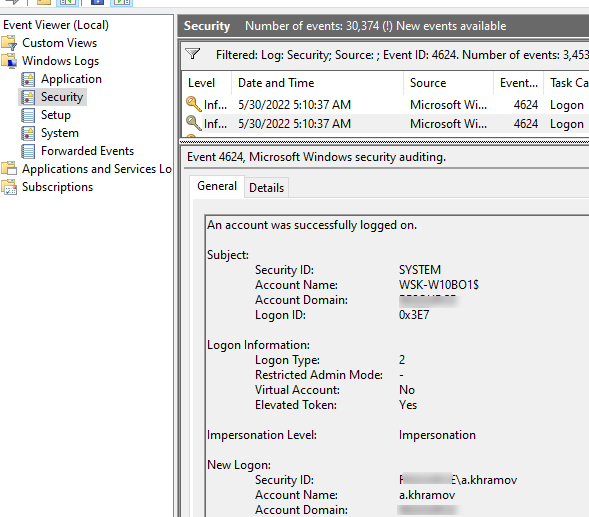

- В окне события останутся только события входа пользователей, системных служб с описанием

An account was successfully logged on

; - В описании события указано имя и домен пользователя, вошедшего в систему:

New Logon: Security ID: WINITPROa.khramov Account Name: a.khramov Account Domain: WINITPRO

Ниже перечислены другие полезные EventID:

| Event ID | Описание |

| 4624 | A successful account logon event |

| 4625 | An account failed to log on |

| 4648 | A logon was attempted using explicit credentials |

| 4634 | An account was logged off |

| 4647 | User initiated logoff |

Если полистать журнал событий, можно заметить, что в нем присутствуют не только события входа пользователей на компьютер. Здесь также будут события сетевого доступа к этому компьютеру (при открытии по сети общих файлов или печати на сетевых принтерах), запуске различных служб и заданий планировщика и т.д. Т.е. очень много лишний событий, которые не относятся ко входу локального пользователя. Чтобы выбрать только события интерактивного входа пользователя на консоль компьютера, нужно дополнительно сделать выборку по значению параметра Logon Type. В таблице ниже перечислены коды Logon Type.

| Код Logon Type | Описание |

|---|---|

| 0 | System |

| 2 | Interactive |

| 3 | Network |

| 4 | Batch |

| 5 | Service |

| 6 | Proxy |

| 7 | Unlock |

| 8 | NetworkCleartext |

| 9 | NewCredentials |

| 10 | RemoteInteractive |

| 11 | CachedInteractive |

| 12 | CachedRemoteInteractive |

| 13 | CachedUnlock |

При удаленном подключении к рабочему столу компьютера по RDP, в журнале событий появится записи с Logon Type 10 или 3. Подробнее об анализе RDP логов в Windows.

В соответствии с этой таблицей событие локального входа пользователя на компьютер должно содержать Logon Type: 2.

Для фильтрации события входа по содержать Logon Type лучше использовать PowerShell.

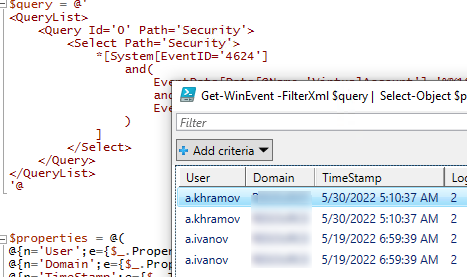

Анализ событий входа пользователей в Windows с помощью PowerShell

Допустим, наша задача получить информацию о том, какие пользователи входили на этот компьютер за последнее время. Нам интересует именно события интерактивного входа (через консоль) с

LogonType =2

. Для выбора события из журналов Event Viewer мы воспользуемся командлетом Get-WinEvent.

Следующий PowerShell скрипт выведет история входа пользователей на текущий компьютер и представит ее в виде графической таблицы Out-GridView.

$query = @'

<QueryList>

<Query Id='0' Path='Security'>

<Select Path='Security'>

*[System[EventID='4624']

and(

EventData[Data[@Name='VirtualAccount']='%%1843']

and

EventData[Data[@Name='LogonType']='2']

)

]

</Select>

</Query>

</QueryList>

'@

$properties = @(

@{n='User';e={$_.Properties[5].Value}},

@{n='Domain';e={$_.Properties[6].Value}},

@{n='TimeStamp';e={$_.TimeCreated}}

@{n='LogonType';e={$_.Properties[8].Value}}

)

Get-WinEvent -FilterXml $query | Select-Object $properties|Out-GridView

Если нужно выбрать события входа за последние несколько дней, можно добавить pipe с таким условием:

|Where-Object {$_.TimeStamp -gt '5/10/22'}

Командлет Get-WinEvent позволяет получить информацию с удаленных компьютеров. Например, чтобы получить историю входов с двух компьютеров, выполните следующий скрипт:

'msk-comp1', 'msk-comp2' |

ForEach-Object {

Get-WinEvent -ComputerName $_ -FilterXml $query | Select-Object $properties

}

Если протокол RPC закрыт между компьютерами, вы можете получить данные с удаленных компьютеров с помощью PowerShell Remoting командлета Invoke-Command:

Invoke-Command -ComputerName 'msk-comp1', 'msk-comp2' {Get-WinEvent -FilterXml $query | Select-Object $properties}

Просмотреть такую информацию можно в утилите «Просмотр событий», однако есть способ проще — отображение данных о предыдущих входах в Windows 10 на экране входа в систему, что и будет показано в этой инструкции (работает только для локальной учетной записи). Также на схожую тему может пригодиться: Как ограничить количество попыток ввода пароля Windows 10, Родительский контроль Windows 10.

Узнаем, кто и когда включал компьютер и входил в Windows 10 с помощью редактора реестра

В первом способе используется редактор реестра Windows 10. Рекомендую предварительно сделать точку восстановления системы, может пригодиться.

- Нажмите клавиши Win+R на клавиатуре (Win — это клавиша с эмблемой Windows) и введите regedit в окно «Выполнить», нажмите Enter.

- В редакторе реестра перейдите к разделу (папки слева) HKEY_LOCAL_MACHINE SOFTWARE Microsoft Windows CurrentVersion Policies System

- Нажмите правой кнопкой мыши в пустом месте правой части редактора реестра и выберите «Создать» — «Параметр DWORD 32 бита» (даже если у вас 64-разрядная система).

- Введите имя DisplayLastLogonInfo для этого параметра.

- Дважды кликните по вновь созданному параметру и задайте значение 1 для него.

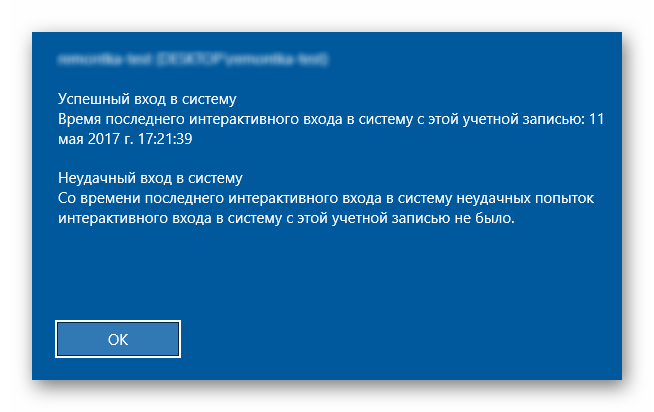

По завершении закройте редактор реестра и перезагрузите компьютер. При следующем входе в систему вы увидите сообщение о предыдущем успешном входе в Windows 10 и о неудачных попытках входа, если такие были, как на скриншоте ниже.

Отображение информации о предыдущем входе в систему с помощью редактора локальной групповой политики

Если у вас установлена Windows 10 Pro или Enterprise, то описанное выше вы можете сделать и с помощью редактора локальной групповой политики:

- Нажмите клавиши Win+R и введите gpedit.msc

- В открывшемся редакторе локальной групповой политики перейдите к разделу Конфигурация компьютера — Административные шаблоны — Компоненты Windows — Параметры входа Windows.

- Дважды кликните по пункту «Отображать при входе пользователя сведения о предыдущих попытках входа», установите значение «Включено», нажмите Ок и закройте редактор локальной групповой политики.

Готово, теперь при следующих входах в Windows 10 вы будете видеть дату и время удачных и неудачных входов этого локального пользователя (функция поддерживается также для домена) в систему. Также может заинтересовать: Как ограничить время использования Windows 10 для локального пользователя.

Windows отслеживает все действия пользователей на вашем компьютере.

…

События Windows

- Разверните Журналы Windows, щелкнув по нему, а затем щелкните правой кнопкой мыши «Система».

- Дважды щелкните Фильтр текущего журнала и откройте раскрывающееся меню Источники событий.

- Прокрутите вниз до средства устранения неполадок с питанием и установите рядом с ним флажок. Затем нажмите ОК.

31 ян. 2020 г.

Как отслеживать активность пользователей?

Существуют различные методы мониторинга и управления действиями пользователей, такие как:

- Видеозаписи сеансов.

- Сбор и анализ журналов.

- Проверка сетевых пакетов.

- Регистрация нажатия клавиш.

- Мониторинг ядра.

- Захват файлов / снимков экрана.

12 центов 2018 г.

Как отслеживать активность пользователей в Windows 10?

Шаг 1. Перейдите в «Настройки» -> «Конфиденциальность» -> «История действий» -> «Управление информацией о моих действиях».

- Шаг 2: Как только появится окно браузера, войдите в свою учетную запись, если вы еще этого не сделали. …

- Шаг 1. Перейдите в Настройки -> Конфиденциальность -> История активности.

23 колода 2017 г.

Как отслеживать активность пользователей в Active Directory?

Как отслеживать время сеанса входа пользователя в Active Directory

- Шаг 1. Настройте политики аудита. Перейдите в «Пуск» ➔ «Все программы» ➔ «Администрирование». Дважды щелкните «Управление групповой политикой», чтобы открыть его окно. …

- Шаг 2. Отслеживайте сеанс входа в систему с помощью журналов событий. Чтобы отслеживать время сеанса, выполните следующие действия в средстве просмотра событий: Перейдите в «Журналы Windows» ➔ «Безопасность».

Используется для отслеживания активности пользователей и использования API?

Отслеживайте активность пользователей и использование API

CloudTrail предоставляет историю событий активности вашего аккаунта AWS, включая действия, предпринятые с помощью Консоли управления AWS, пакетов SDK AWS, инструментов командной строки и других сервисов AWS. … Кроме того, вы можете использовать CloudTrail для обнаружения необычной активности в ваших учетных записях AWS.

Что такое журнал активности пользователей?

Журнал активности пользователей будет отображать действия пользователей на основе ваших критериев фильтрации и группы действий (будь то бронирование, публикация, обслуживание, комиссия, конфигурация, сотрудник, профиль, блоки или потенциал, среди прочего).

Как отслеживать активность пользователей на веб-сайте?

10 инструментов веб-аналитики для отслеживания посетителей

- AWStats. AWStats предустановлен многими компаниями, предоставляющими веб-хостинг. …

- eLogic. eLogic предоставляет три уровня обслуживания в зависимости от ваших потребностей. …

- Гугл Аналитика. Google Analytics, пожалуй, самый популярный пакет аналитики, доступный для индивидуальных владельцев сайтов. …

- ShinyStat. …

- Сайтметр. …

- СтатСчетчик. …

- W3Счетчик. …

- W3Perl.

26 мар. 2009 г.

Как отслеживать активность пользователей в приложении?

Лучшие инструменты для отслеживания поведения пользователей мобильных приложений

- Google Mobile App Analytics — это бесплатный инструмент, который можно использовать для платформ Android и iOS. …

- Mixpanel помогает отслеживать ваше мобильное приложение и анализировать, как пользователи взаимодействуют с вашим продуктом, чтобы иметь возможность повторно привлекать их к более целевой информации в будущем.

12 июн. 2020 г.

Как отслеживать сетевую активность?

В любом случае оставьте этот список в стороне — это хорошо, но нам нужна дополнительная информация.

- Скачайте и установите Nmap.

- Сравните список Nmap со списком вашего маршрутизатора.

- Установите Wireshark.

- Проанализируйте отрывочную деятельность.

- Используйте программное обеспечение для мониторинга сети.

- Проверьте журнал вашего роутера.

- Продолжайте работу Wireshark.

22 окт. 2014 г.

Как я могу отслеживать историю активности моего компьютера?

Сначала перейдите на начальный экран и войдите в «Просмотр событий». Затем выберите опцию «Просмотр журналов событий». После этого дважды щелкните параметр «Журналы Windows» на левой панели окна. На следующем этапе выберите журнал Windows, например «Система».

Как мне проверить историю активности моего компьютера?

Просмотр активности компьютера в браузерах

Каждый современный веб-браузер ведет журнал истории, который показывает, к каким веб-сайтам был осуществлен доступ в браузере. Как правило, вы можете перейти к нему, просто щелкнув меню «История» в браузере.

Может ли учетная запись администратора на компьютере с Windows просматривать историю просмотров других пользователей?

Обратите внимание, что вы не можете напрямую проверить историю просмотров другой учетной записи из учетной записи администратора. Хотя, если вы знаете точное место сохранения просматриваемых файлов, вы можете перейти к этому месту в разделе Например. C: / users / AppData / «Местоположение».

Как мне контролировать пользователя домена?

Кроме того, мониторинг событий входа пользователей в домен также дает ИТ-администраторам возможность выполнять нормативные требования.

…

Мониторинг входа пользователей в домен с помощью собственного аудита

- Шаг 1. Включите групповую политику аудита. …

- Шаг 2: Отредактируйте GPO. …

- Шаг 3. Отфильтруйте журнал событий безопасности.

Как отслеживать попытки входа в систему?

Как просмотреть попытки входа в систему на ПК с Windows 10.

- Откройте настольную программу «Просмотр событий», набрав «Просмотр событий» в Cortana / в поле поиска.

- Выберите Журналы Windows на левой панели меню.

- В разделе «Журналы Windows» выберите безопасность.

- Теперь вы должны увидеть прокручиваемый список всех событий, связанных с безопасностью на вашем ПК.

20 апр. 2018 г.

Как меняется аудит Active Directory?

Перейдите в Конфигурация компьютера → Политики → Параметры Windows → Параметры безопасности → Локальные политики → Политики аудита. Выберите Аудит доступа к объекту и Аудит доступа к службе каталогов. Выберите параметры «Успех» и «Ошибка» для аудита всех обращений к каждому объекту Active Directory.

Когда пользователь входит в ваш компьютер, его информация сохраняется, и их данные можно легко найти. В этом посте мы поговорим о том, как проверить историю входа пользователей в Windows 11/10.

Ниже приведены шаги для проверки истории входа пользователей в Windows 11/10.

- Открыть программу просмотра событий

- Перейти к истории входа

- Ищите логин пользователя

- Получите их детали.

Поговорим о них подробнее.

1]Открыть средство просмотра событий

Есть много способов открыть Просмотрщик событий. Вы можете либо найти его в Стартовое меню или ударить Win + R чтобы открыть «Выполнить», введите «eventvwr.msc» и нажмите «ОК».

2]Перейти к истории входа

После запуска Even Viewer вам необходимо развернуть Журналы Windows и нажать Безопасность, чтобы перейти к истории входа в систему.

3]Ищите логин пользователя

Вы увидите список различных событий, отсортированных по Дата / время. Но вам нужно найти идентификатор события 4624, который на самом деле является идентификатором события для входа пользователя. Если вы видите несколько событий с идентификатором 4624, это означает, что существует несколько учетных записей.

4]Узнайте их подробности

Чтобы получить их подробную информацию, вам нужно выбрать конкретную, из которых вы хотите узнать подробности. Теперь нажмите «Подробности», и вы увидите информацию о логине пользователя.

Надеюсь, вы сможете извлечь всю необходимую информацию о входе в систему.

Как применить фильтр, чтобы уточнить данные для входа в систему?

Если вы чувствуете, что существует много избыточной информации, и хотите применить фильтр, чтобы просто получить информацию о событии с идентификатором 4625, вам необходимо следовать данной информации.

- В Even Viewer щелкните правой кнопкой мыши на Пользовательский вид, и выберите Создать собственный вид.

- Отметьте по журналу и выберите Безопасность из раскрывающегося меню.

- Заменять <Все идентификаторы событий> с 4624.

- Щелкните ОК.

- Вас могут попросить дать ему имя, сделайте это и нажмите ОК.

Теперь вы можете видеть отфильтрованную информацию.

Как включить политику аудита входа в систему для отслеживания истории входа пользователей

В большинстве случаев эта политика включена по умолчанию, но есть некоторые пользователи, которые жаловались на то, что не могут видеть историю входа пользователей в систему из-за того, что политика отключена. Проблема сохраняется в Pro-версиях Windows 11 и 10 и, следовательно, требует включения политики вручную.

Для этого откройте редактор групповой политики из меню «Пуск» и перейдите в следующее место.

Конфигурация компьютера> Параметры Windows> Параметры безопасности> Локальные политики> Политика аудита

Дважды щелкните на Аудит событий входа в систему и отметьте оба Успех а также Отказ на вкладке Local Security Setting. И нажмите ОК.

После этого перезагрузите компьютер, и вы сможете отслеживать историю входа в систему.

Читать далее:

.

Ниже мы разберем основные методы просмотра последних событий на компьютере, а также расскажем про следы, которые оставляет после себя каждый пользователь Windows.

Содержание

- История браузера

- Просмотр измененных файлов

- Поиск удаленных данных в корзине

- Просмотр папки «Загрузки»

- Просмотр последних установленных программ

- Поиск последних запущенных программ

- Дополнительные методы выявления последних действий

- Что делать если в ходе несанкционированного доступа были удалены важные данные?

Операционная система Windows и многие программы, работающие в ней, оставляют после себя множество следов, при помощи которых можно определить, что происходило с компьютером во время отсутствия пользователя. Данное руководство поможет выявить куда заходили, что смотрели, какие программы запускались и какие файлы изменялись при несанкционированном доступе к Вашей системе.

Просмотр последних действий является комплексной мерой, требующей поочередной проверки отдельных элементов системы и программного обеспечения, где могли остаться следы после доступа к ПК третьих лиц.

История браузера

Первым делом следует проверить историю Вашего интернет-обозревателя, где всегда сохраняются адреса сайтов, на которые был совершен переход с браузера.

История браузера должна проверяться первым делом, поскольку с его помощью можно получить данные для входа в социальные сети, банковские аккаунты, учетные записи онлайн-сервисов цифровой дистрибуции (к примеру, Steam, Origin, Epic Games Store и т.д.) и другие сервисы, откуда злоумышленники могут получить данные платежных карт и другую материальную выгоду.

Чтобы просмотреть историю браузера Google Chrome, достаточно открыть интернет-обозреватель и нажать комбинацию клавиш Ctrl+H, либо ввести в поисковую строку путь «chrome://history/» или нажать по иконке трех точек в правом верхнем углу и в открывшемся меню выбрать пункт «История».

В открывшемся окне можно просмотреть дату, время и посещенные ресурсы, по которым можно определить, что искали третьи лица при несанкционированном доступе к ПК.

Если Вы обнаружили, что история браузера была очищена, хотя Вы этого не делали, это означает, что во время несанкционированного доступа кто-то пытался скрыть следы работы за компьютером.

В таком случае следует воспользоваться нашим руководством «Как восстановить историю браузера после очистки», где можно узнать про восстановление и просмотр истории во всех популярных браузерах.

Помимо истории, браузер Google сохраняет многие действия, совершенные в сети с компьютера, в специальном разделе «Мои действия», где можно более детально просмотреть вводившиеся поисковые запросы, просмотренные видеоролики на YouTube и другую информацию.

Для перехода в меню «Мои действия», достаточно скопировать и вставить в адресную строку ссылку https://myaccount.google.com/activitycontrols, после чего выбрать требуемый пункт (к примеру, выберем пункт «История приложений и веб-поиска», но также здесь можно просмотреть историю местоположений, история просмотров и поисков YouTube, данные с синхронизированных устройств и т.д.) и нажать по кнопке «Управление историей».

В открывшемся окне можно детально ознакомиться со всеми действиями, просмотрами и введенными поисковыми запросами, которые были совершены в ближайшее время.

Просмотр измененных файлов

Ознакомившись с историей в браузере следует приступить к выявлению действий, которые были совершены непосредственно с компьютером и личной информацией.

Чтобы просмотреть файлы, документы и другие данные, подвергнувшиеся изменению при несанкционированном доступе следует воспользоваться функцией просмотра именных файлов.

Чтобы сделать это необходимо:

Шаг 1. Нажимаем правой кнопкой мыши по «Пуск» и в открывшемся меню выбираем пункт «Выполнить». В строке открывшегося окна вводим команду «recent» и подтверждаем действие «Ок».

Шаг 2. В открывшемся окне можно обнаружить последние файлы, фотографии, документы и другие данные с которыми выполнялись какие-либо действия, а также точную дату их изменения.

Стоит отметить, что «подкованные» злоумышленники могут удалить все данные из этой папки, но это станет явным следом деятельности третьих лиц с системой и информацией.

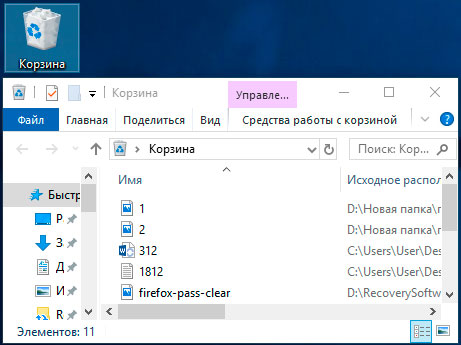

Поиск удаленных данных в корзине

Если во время несанкционированного доступа к Вашему компьютеру были удалены какие-либо данные, они могли попасть в корзину, где можно посмотреть время удаления, а также быстро восстановить удаленные файлы.

При стандартных настройках интерфейса Windows, корзина всегда располагается на рабочем столе.

Если есть подозрения, что файлы были удалены при несанкционированном доступе, а корзина была очищена, рекомендуем срочно ознакомиться с темой «Как восстановить файлы после удаления в «Корзину» и ее очистки», поскольку если не восстановить данные сразу, в скором времени они могут быть уничтожены из-за перезаписи!

Просмотр папки «Загрузки»

Помимо корзины, обязательно следует посетить папку «Загрузки», поскольку в ней могут содержаться последние данные, скачанные на компьютер из интернета.

Это могут быть и вредоносные программы, и специальные утилиты для слежки, а также другое вредоносное и опасное ПО, способное навредить системе и конфиденциальности пользователя. Проще всего перейти в папку из каталога «Мой компьютер» или «Этот компьютер» в Windows 10.

В открывшемся окне следует внимательно проверить скачанные установочные данные и другие подозрительные файлы. В случае обнаружения таких, следует немедленно их удалить, поскольку запуск исполняемых файлов может привести к заражению.

Просмотр последних установленных программ

Во время несанкционированного доступа к Вашему компьютеру, в систему могли быть установлены сторонние программы, майнеры, рекламные приложения и другое нежелательное ПО, поэтому следует проверить список последних установленных программ.

Чтобы сделать это, следует:

Шаг 1. Нажимаем левой кнопкой мыши по иконке «Поиск» (изображение лупы возле кнопки «Пуск») и вводим в строку фразу «Панель управления», после чего переходим в непосредственно сам пункт «Панель управления».

Шаг 2. Находясь в панели управления, включаем режим отображения «Категория» и нажимаем по пункту «Удаление программы».

Шаг 3. В открывшемся списке нажимаем по графе «Установлено», чтобы выровнять перечень программ по дате установки, после чего внимательно просматриваем все недавно установленные программы на наличие подозрительных.

При обнаружении неизвестных утилит, лучшим решением будет их удаление. Это можно сделать при двойном нажатии левой кнопкой мыши в списке. Важно! В данном окне могут отображаться системные программы и утилиты, поэтому следует знать, что нужно удалить, а что лучше оставить.

Поиск последних запущенных программ

Система Windows также позволяет узнать в какое время и какие программы были запущенны, что поможет лучше понять, что происходило во время несанкционированного доступа.

Чтобы воспользоваться поиском последних запущенных программ необходимо:

Шаг 1. Переходим в каталог «Этот компьютер» и в правом верхнем углу вводим в поиск «.exe» — ключ, который позволит найти все исполняемые файлы на компьютере.

Шаг 2. Нажимаем правой кнопкой мыши по любому из колонок списка и в открывшемся меню выбираем «Сортировка», после чего «Подробнее».

Шаг 3. В открывшемся меню ставим галочку напротив пункта «Дата доступа», что позволит выровнять список по последним запущенным исполнительным файлам программ.

Дополнительные методы выявления последних действий

Помимо вышеописанных способов, опытные пользователи смогут воспользоваться просмотром журналов Windows, которые позволяют найти, когда были запущены различные приложения или, когда выполнялся вход и выход из системы.

Стоит отметить, что журнал событий является средством, предназначенным для системных администраторов, поэтому пользователи, не знающие коды конкретных событий, не смогут найти нужную информацию в журналах.

Помимо вышеописанных способов, можно на постоянной основе пользоваться специальными программами для слежения за компьютером (к примеру: NeoSpy, Snitch, Actual Spy и другие). В данном случае, утилиты будут показывать все действия, произведенные с компьютером в удобном меню и в понятной для любого пользователя форме.

Что делать если в ходе несанкционированного доступа были удалены важные данные?

Если Вы обнаружили, что кто-то намеренно удалил важные данные, фотографии, документы или любую другую информацию с компьютера, рекомендуем немедленно воспользоваться специальной утилитой для восстановления информации RS Partition Recovery.

С её помощью можно быстро вернуть данные, которые были удалены комбинацией клавиш Shift+Delete, отформатированы с носителя, удалены вирусным ПО, или уничтожены в ходе изменения логической структуры носителя.

RS Partition Recovery обладает крайне низкими системными требованиями, что позволяет использовать программу даже на ноутбуках и офисных машинах. Помимо этого, утилита для восстановления данных имеет интуитивно-понятный интерфейс, в котором сможет разобраться абсолютно любой пользователь.

Чтобы вернуть утерянные файлы, достаточно провести быстрое или полное сканирование накопителя. Это поможет выявить недавно удаленные файлы или все данные, возможные для восстановления. Чтобы ознакомиться с другими возможностями и преимуществами работы с RS Partition Recovery, рекомендуем посетить официальную страницу программы.

Часто задаваемые вопросы

Чтобы просмотреть историю браузера Google Chrome, достаточно его открыть и нажать комбинацию клавиш Ctrl+H, либо ввести в поисковую строку путь «chrome://history/» или нажать по иконке трех точек в правом верхнем углу и в открывшемся меню выбрать пункт «История».

Да. Могут. Дело в том, что «Корзина» для хранения удаленных файлов использует пространство жесткого диска, а не какой-то изолированный участок памяти. Соответственно, файлы, находящиеся в «Корзине», могут взаимодействовать с другими компонентами операционной системы без особых проблем. Поэтому настоятельно рекомендуется использовать антивирус.

Воспользуйтесь программой RS Partition Recovery. Она позволяет вернуть утерянный файл практически в несколько кликов мышки.

Чтобы проверить какие приложения запускались последними откройте окно «Этот Компьютер» и справа вверху в поле поиска введите .exe Перед вами откроются все исполняемые файлы приложений. Затем отсортируйте результаты по дате доступа. Более подробно вы можете прочесть на нашем сайте

Чтобы проверить какие приложения были установлены последними откройте «Панель Управления», затем раздел «Установка и удаление программ». Перед вами откроется список всех установленных приложений. Отсортируйте их по дате, начиная от самой новой. Таким образом вы сможете узнать, какие программы были установлены последними. Более детально вы можете прочесть на нашем сайте.

Содержание

- Как узнать когда последний раз включали компьютер

- Как посмотреть когда последний раз включали компьютер

- Как посмотреть время последнего входа в систему

- Редактор групповой политики

- Редактор реестра

- Как узнать, когда в последний раз включался компьютер

- Способы узнать, когда включался компьютер

- Способ 1: Командная строка

- Способ 2: Журнал событий

- Способ 3: Локальные групповые политики

- Способ 4: Реестр

- Способ 5: TurnedOnTimesView

- Как в Windows проверить, кто использовал компьютер и когда

- Как включить аудит входа в систему

- Просмотр событий входа в систему

- Сбор и фильтрация событий входа в систему с помощью Log Parser

- Здравствуйте, уважаемое сообщество!

- Цели, которые мы преследуем:

- Настройка аудита и подготовка инфраструктуры:

- Готовим площадку для теста скрипта:

- Примечания и заключение:

- Как узнать, когда включали (выключили) ваш компьютер.

- Дубликаты не найдены

- Убрать рекламу в Навигаторе, YouTube, Интернете 2022. Итоги года

- ЛайфХак

- Ответ на пост «Снять защиту с pdf»

- Интернет радио и небольшой хак

- Когда нет денег в бухгалтерии

- Как за 5 дней собрать 7000+ документов для налоговой проверки и не сойти с ума?

- Так вот как надо играть в эту игру

- «Нашел старую фотографию, на которой играю в компьютерные игры. Как оказалось, я не сильно изменился»

- Не зря мышкой дёргали

- Погромисты

- Лайфхак для забывчивых

- Как сэкономить время и нервы при поиске работы.)

Как узнать когда последний раз включали компьютер

Многим пользователям интересно пользуется их компьютером кто-либо ещё во время их отсутствия. Именно по этой причине возникает вопрос как узнать когда последний раз включали компьютер. Сейчас всё же существует несколько способов просмотра последнего времени включения компьютера. В пользователя есть возможность включить отображение при входе сведений о предыдущих попытках входа.

Данная статья расскажет как узнать когда последний раз включали компьютер. Все способы будут показываться на примере последней версии операционной системы Windows 10. А также использоваться для просмотра последнего раза включения компьютера будут только средства самой операционной системы. Так как при необходимости пользователи с легкостью могут загрузить программное обеспечение сторонних разработчиков.

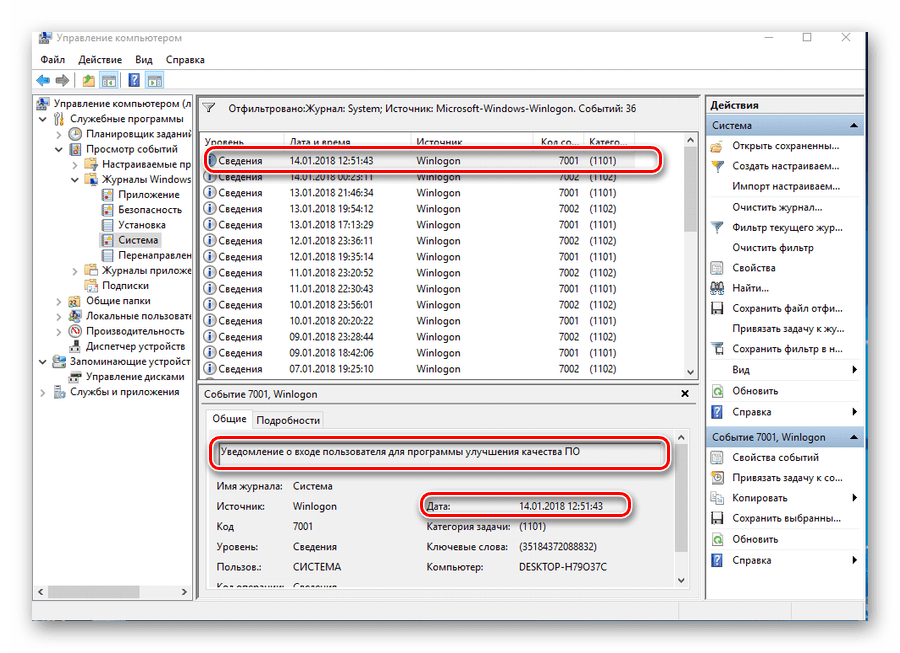

Как посмотреть когда последний раз включали компьютер

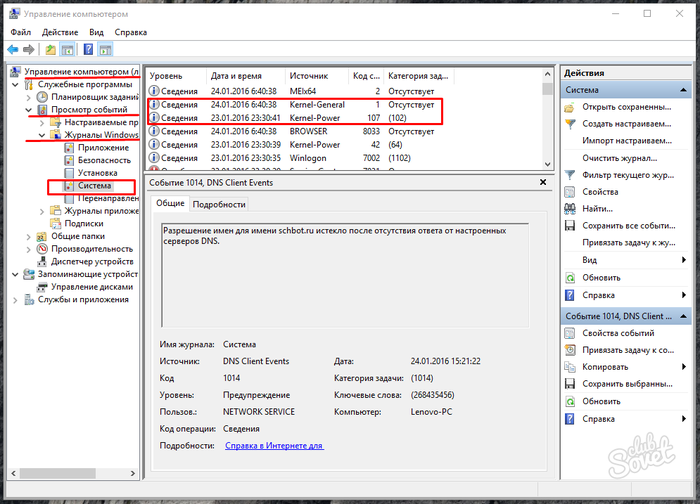

Когда последний раз включали и выключали компьютер можно посмотреть в журнале событий Windows 10. Журнал событий в свою очередь позволяет пользователю дополнительно посмотреть все события происходящие в операционной системе Windows 10. Зачастую просмотр событий используется для обнаружения проблем вызывающих сбои в работе системы.

Событие от источника Winlogon отправляет уведомление о входе пользователя для программы улучшения качества программного обеспечения. После применения фильтра в результатах можно посмотреть не только время последнего включения компьютера, но и узнать время завершения работы Windows 10.

Пользователю достаточно посмотреть по порядку данные представленные в окне. Первыми будут отображены дата и время включения, вторыми дата и время последнего выключения компьютера.

Как посмотреть время последнего входа в систему

В пользователя есть возможность включить вывод сообщений о времени последнего включения компьютера. При следующих включениях компьютера пользователю будут выводиться данные содержащие время последнего включения компьютера. А также можно будут показаны все неудачные попытки авторизации под Вашей учетной записью.

Включить вывод сведений последнего времени входа в систему можно с помощью редакторов локальной групповой политики или реестра. В любом из случаев лучше ранее создать резервную копию Windows 10. Во время созданная резервная копия позволяет в любой момент откатить последние изменения в операционной системе.

Редактор групповой политики

Редактор позволяет вносить изменения в групповой политике операционной системы Windows 10. Открыть редактор локальной групповой политики есть возможность в Корпоративной и Профессиональной редакциях Windows 10.

Собственно этот параметр политики и определяет, будет ли компьютер при входе пользователя отображать сведения о предыдущих удачных и неудачных попытках входа. По умолчанию данные о предыдущих попытках авторизации не выводятся.

Редактор реестра

Перед внесением изменений в реестре рекомендуем создать резервную копию реестра Windows 10. При неправильном изменении данных реестра у Вас всегда будет возможность быстро откатить последние изменения. Для вывода сведений о предыдущих попытках входа придется уже самому создать параметр реестра. В результате чего будут выводиться сведения, так же как и после изменения групповой политики.

После использования любого из способов включения вывода сведений последнего времени входа в систему необходимо выполнить перезагрузку компьютера. При следующих включениях уже можно будет узнать когда последний раз включали компьютер.

Способы представленные многими специалистами с выполнением одной команды уже к сожалению не работаю в актуальной версии операционной системы Windows 10. Пользователи так могут только узнать время работы компьютера Windows 10. Чтобы узнать когда последний раз включали компьютер нужно воспользоваться окном просмотра событий или включить вывод сведений при авторизации пользователя.

Источник

Как узнать, когда в последний раз включался компьютер

Способы узнать, когда включался компьютер

Существует несколько способов узнать, когда компьютер включался последний раз. Это можно сделать как средствами, предусмотренными в операционной системе, так и с помощью программного обеспечения сторонних производителей. Остановимся на них подробнее.

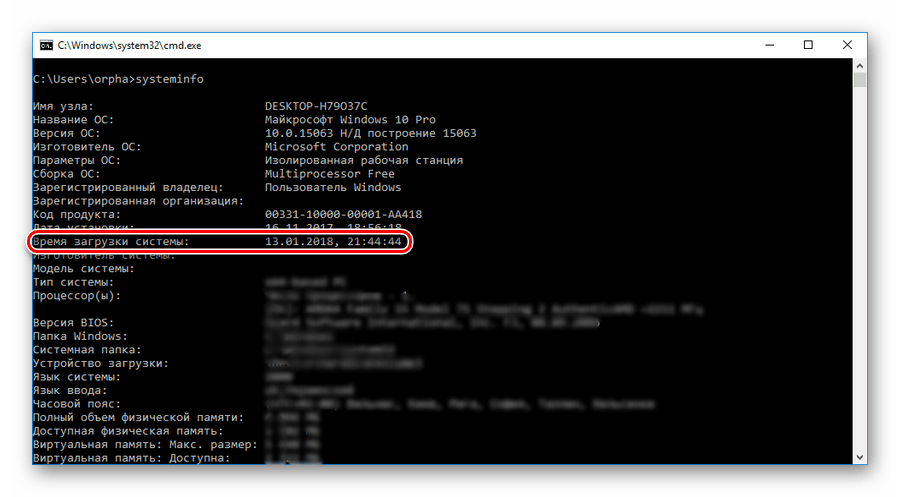

Способ 1: Командная строка

Этот способ является простейшим из всех и не потребует от пользователя каких-либо особых ухищрений. Все делается в два шага:

Результатом выполнения команды будет вывод на экран полной и информации о системе. Для получения интересующих нас сведений следует обратить внимание на строку «Время загрузки системы».

Сведения, содержащиеся в ней, и будут временем последнего включения компьютера, не считая текущей сессии. Сопоставив их с временем своей работы за ПК, пользователь легко сможет определить, включал ли его кто-нибудь посторонний, или нет.

Пользователям, у которых установлена Windows 8 (8.1), или Windows 10, следует иметь в виду, что полученные таким образом данные отображают сведения о реальном включении компьютера, а не о выводе его из состояния гибернации. Поэтому для того чтобы получать неискаженную информацию, необходимо выключать его полностью через командную строку.

Способ 2: Журнал событий

Узнать много интересного о том, что происходит в системе, можно из журнала событий, который ведется автоматически во всех версиях Windows. Чтобы попасть туда, необходимо сделать следующее:

В результате произведенных действий в центральной части окна журнала событий появятся данные о времени всех входов и выходов из системы.

Проанализировав эти данные, можно легко установить, включал ли компьютер кто-нибудь посторонний.

Способ 3: Локальные групповые политики

Возможность вывода сообщения о времени последнего включения компьютера предусмотрена в настройках групповых политик. Но по умолчанию этот параметр отключен. Чтобы задействовать его, нужно сделать следующее:

В результате произведенных настроек, при каждом включении компьютера будет отображаться сообщение такого типа:

Плюсом данного метода является то, что кроме мониторинга успешного старта, будет выводиться информация о тех действиях по входу, которые закончились неудачей, что позволит узнать о том, что кто-то пытается подобрать пароль к учетной записи.

Редактор групповых политик присутствует только в полных версиях Windows 7, 8 (8.1), 10. В домашних базовых и Pro версиях настроить вывод сообщений о времени включения компьютера с помощью данного способа нельзя.

Способ 4: Реестр

В отличие от предыдущего, данный способ работает во всех редакциях операционных систем. Но при его использовании следует быть предельно внимательным, чтобы не допустить ошибку и случайно не испортить что-нибудь в системе.

Для того чтобы при запуске компьютера выводилось сообщение о его предыдущих включениях, необходимо:

Теперь при каждом старте система будет выводить точно такое же сообщение о времени предыдущего включения компьютера, как и описанное в предыдущем способе.

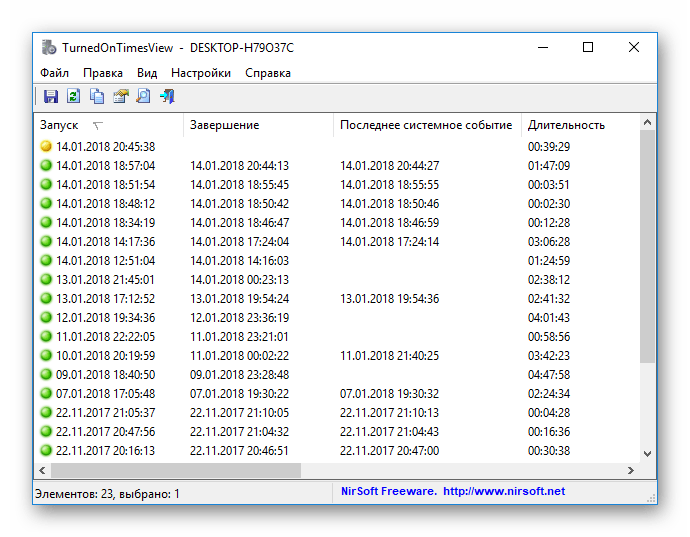

Способ 5: TurnedOnTimesView

Пользователи, которые не хотят копаться в запутанных системных настройках с риском повредить систему, для получения информации о времени последнего включения компьютера могут воспользоваться утилитой стороннего разработчика TurnedOnTimesView. По своей сути она представляет собой очень упрощенный журнал событий, где отображаются только те из них, которые касаются включения/выключения и перезагрузки компьютера.

Утилита очень проста в использовании. Достаточно только распаковать скачанный архив и запустить исполняемый файл, как на экран будет выведена вся необходимая информация.

По умолчанию русскоязычный интерфейс в утилите отсутствует, но на сайте производителя можно дополнительно скачать нужный языковой пакет. Программа распространяется абсолютно бесплатно.

Вот и все основные способы, с помощью которых можно узнать, когда компьютер включали в последний раз. Какой из них предпочтительнее — решать самому пользователю.

Помимо этой статьи, на сайте еще 12369 инструкций.

Добавьте сайт Lumpics.ru в закладки (CTRL+D) и мы точно еще пригодимся вам.

Отблагодарите автора, поделитесь статьей в социальных сетях.

Источник

Как в Windows проверить, кто использовал компьютер и когда

Вы когда-нибудь хотели контролировать, кто входит в ваш компьютер и когда? В профессиональных выпусках Windows вы можете включить аудит входа в систему, чтобы запись всех входов в Windows.

Аудит входов в систему отслеживает как локальных пользователей, так и сетевые учетные записи. Каждое событие входа указывает учетную запись пользователя, с помощью которой происходила авторизация. Вы также можете увидеть, когда пользователи вышли из системы.

Примечание. Аудит входа в систему работает только в профессиональной версии Windows, поэтому вы не можете использовать это, если у вас домашняя версия. Это должно работать на Windows 7, 8 и Windows 10. Мы рассмотрим Windows 10 в этой статье. В других версиях экраны могут выглядеть немного иначе, но этот процесс почти такой же.

Как включить аудит входа в систему

Чтобы включить аудит входа в систему, мы будем использовать редактор локальных групповых политик. Это довольно мощный инструмент, поэтому, если вы никогда не использовали его раньше, стоит потратить некоторое время на его изучение. Кроме того, если ваш компьютер подключен к сети компаний, сначала Вам придётся обратиться за разрешением к администратору. Если ваш рабочий компьютер является частью домена, также вероятно, что это часть политики группы доменов, которая в любом случае заменит политику локальной группы.

В редакторе локальных групповых политик в левой панели перейдите к политике Локального компьютера → Конфигурация компьютера → Конфигурация Windows → Параметры безопасности → Локальные политики → Политика аудита. В правой панели дважды щелкните параметр «Аудит входа в систему».

Теперь вы можете закрыть окно редактора локальной групповой политики.

Просмотр событий входа в систему

Нажмите значок поиска рядом с меню «Пуск», введите «Просмотр событий» и нажмите соответствующий результат в окне поиска.

В окне «Просмотр событий» в левой панели перейдите в раздел «Журналы Windows» → «Безопасность».

В центральной панели вы, вероятно, увидите ряд событий «Аудит успеха». Windows регистрирует отдельные сведения о таких вещах, как предоставление своих привилегий проверенным аккаунтом. Вам нужной найти события с идентификатором 4624 – они представляют собой успешные события входа в систему. Вы можете увидеть подробности о выбранном событии в нижней части этой средней панели, а также можете дважды щелкнуть событие, увидев его данные в отдельном окне.

Если Вы перейдёте к деталям, то сможете увидеть такую информацию, как имя учетной записи пользователя.

Поскольку это ещё одно событие в журнале событий Windows с определенным идентификатором события, вы также можете использовать планировщик заданий для принятия действий при входе в систему. Вы даже можете отправить сообщение на электронную почту, когда кто-то войдет в систему Windows.

Источник

Сбор и фильтрация событий входа в систему с помощью Log Parser

Здравствуйте, уважаемое сообщество!

ИТ-инфраструктура всегда находится в динамике. Тысячи изменений происходят ежеминутно. Многие из них требуется регистрировать. Аудит систем является неотъемлемой частью информационной безопасности организаций. Контроль изменений позволяет предотвратить серьезные происшествия в дальнейшем.

В статье я хочу рассказать о своем опыте отслеживания событий входа (и выхода) пользователей на серверах организации, подробно описать те детали, которые возникли в ходе выполнения задачи анализа логов аудита, а также привести решение этой задачи по шагам.

Цели, которые мы преследуем:

Анализ логов является рутинной операцией системного администратора. В данном случае объёмы фиксируемых событий в домене таковы, что это само по себе сложно. Аудит включается в групповой политике.

События входа в систему формируются:

1. контроллерами домена, в процессе проверки учетных записей домена;

2. локальными компьютерами при работе с локальными учетными записями.

Если включены обе категории политик (учетных записей и аудита), то входы в систему, использующие учетную запись домена, будут формировать события входа или выхода на рабочей станции или сервере и событие входа в систему на контроллере домена. Таким образом, аудит на доменные машины потребуется настроить через оснастку GPO на контроллере, аудит локальный — через локальную политику безопасности с помощью оснастки MMC.

Настройка аудита и подготовка инфраструктуры:

Рассмотрим этот этап подробно. Для уменьшения объемов информации мы смотрим только успешные события входа и выхода. Имеет смысл увеличить размер журнала security Windows. По умолчанию — это 128 Мегабайт.

Для настройки локальной политики:

Открываем редактор политик – Пуск, в строке поиска пишем gpedit.msc и нажимаем Ввод.

Открываем следующий путь: Local Computer Policy → Computer Configuration → Windows Settings → Security Settings → Local Policies → Audit Policy.

Дважды кликаем параметр групповой политики Audit logon events (аудит входа в систему) и Audit account logon events (аудит событий входа в систему). В окне свойств устанавливаем Success-чекбокс для записи в журнал успешных входов в систему. Чекбокс Failure устанавливать не рекомендую во избежание переполнения. Для применения политики необходимо набрать в консоли gpupdate /force

Для настройки групповой политики:

Создаем новый объект GPO (групповую политику) с именем «Audit AD». Переходим в раздел редактирования и разворачиваем ветку Computer Configuration → Policies → Windows Settings → Security Settings → Advanced Audit Configuration. В данной ветке групповых политик находятся расширенные политики аудита, которые можно активировать в ОС семейства Windows для отслеживания различных событий. В Windows 7 и Windows Server 2008 R2 количество событий, для которых можно осуществлять аудит увеличено до 53. Эти 53 политики аудита (т.н. гранулярные политики аудита) находятся в ветке Security SettingsAdvanced Audit Policy

Configuration и сгруппированы в десяти категориях:

Сразу оговорим типы событий, которые будет анализировать наш будущий скрипт:

Скорость обработки данных возросла в разы, полный прогон с формированием отчета с одного ПК сократился до 10 секунд. Утилита использует немало опций командной строки, поэтому мы будем вызывать cmd из powershell, чтобы избавиться от экранирования кучи специальных символов. Для написания запросов можно воспользоваться GUI — Log Parser Lizard. Он не бесплатен, но триального периода в 65 дней хватает. Ниже привожу сам запрос. Помимо интересующих нас, распишем и другие варианты входа в систему, на случай дальнейшего использования.

Далее привожу общее описание логики:

Готовим площадку для теста скрипта:

Для корректной работы скрипта необходимо выполнение следующих условий:

Создаем каталог на сервере/рабочей станции, с которой выполняется скрипт. Размещаем файлы скрипта в каталог С:audit. Список хостов и скрипт лежат в одном каталоге.

Заполняем список интересующих нас серверов list.txt для аудита в каталоге С:audit по именам рабочих станций. Настраиваем политику Аудита. Убеждаемся, что она работает.

Проверяем, запущена ли служба удаленного реестра (скрипт делает попытку запуска и перевода службы в автоматический режим при наличии соответствующих прав). На серверах 2008/2012 эта служба запущена по умолчанию.

Проверяем наличие прав администратора для подключения к системе и сбора логов.

Проверяем возможность запуска неподписанных скриптов powershell на удаленной машине (подписать скрипт или обойти/отключить restriction policy).

Внимание на параметры запуска неподписанных скриптов — execution policy на сервере:

Обойти запрет можно подписав скрипт, либо отключить саму политику при запуске. Например:

Привожу весь листинг скрипта:

Для полноценных отчетов в Excel устанавливаем Excel на станцию/сервер, с которой работает скрипт.

Добавляем скрипт в планировщик Windows на ежедневное выполнение. Оптимальное время —конец дня — поиск событий проводится за последние сутки.

Поиск событий возможен, начиная с систем Windows 7, Windows server 2008.

Более ранние Windows имеют другие коды событий (значение кода меньше на 4096).

Примечания и заключение:

Еще раз подытожим выполненные действия:

Источник

Как узнать, когда включали (выключили) ваш компьютер.

При каждом включении компьютера или ноутбука совершаемые на нем операции сразу начинают регистрироваться в системном журнале. В нем делается запись «log событий», по которой можно установить дату и время любых действий на компьютере, запущенные процессы операционной системы.

Это очень удобно, если вы хотите выяснить, а не пользуется ли вашим устройством помимо вас кто-либо ещё, когда вас рядом нет.

Просмотрите журнал событий следуя алгоритму:

В окне главных функций ОС по работе с компьютером выберите «Просмотр событий».

Нажмите на стрелочку слева, открывающую подменю, разверните меню «Журнал Windows».

Разверните меню стрелкой слева, кликните «Система».

В центральной части отразится статистика всех событий, отыщите строки записи времени включения и отключения ПК в нужное время суток.

Скриншот показывает, что 23.01.2016 машина выключена в 23:30, включена 24.01.2016 в 6:40 утра.

Дубликаты не найдены

А моя мать волосок клала под мышку.

Ну это слишком просто. можно еще пантотенат натрия использовать

Или не использовать.

Волосок из подмышки под мышку

а не пользуется ли вашим устройством помимо вас кто-либо ещё, когда вас рядом нет.

Моим нет, у меня пароль на БИОС, пароль на загрузку, пароль на вход в Windows 😀

Чот я очкую смотреть логи. один живу. а вдруг увижу, что кто то пользуется моим компом когда меня нет? Ну нафиг))))

Флешка с live-дистрибутивом.

Если цель состоит в том, чтобы никто, кроме вас, не пользовался вашим компьютером, нужно завести учётку с паролем, которого никто не знает. Если же вход свободный, то какой смысл шпионить, кто и когда им пользовался. Не пойму ситуации.

Как дополнение еще можете еще поставить ограничение времени работы учетной записи, чтобы именно по ночам не играл.

https://youtu.be/oR5YsrGK4II?t=194

А вообще все это баловство, ребенок быстро научится обходить все эти ограничения.

Иногда запреты пользования компьютером через пароли определяют его жизнь в дальнейшем

Этот вариант не пришёл на ум, детей нет.

Убрать рекламу в Навигаторе, YouTube, Интернете 2022. Итоги года

Подведем итоги уходящего года, по всем новинкам индустрии блокировки рекламы. В последние месяцы, у многих возникли проблемы с удалением рекламы в некоторых приложениях. Давайте их убирать.

1. Яндекс Навигатор. Android.

Яндекс ввел принудительную рекламу. Исправляем:

А) Заходим в Google Play – нажимаем на свой аккаунт – настройки – настройки подключения – автообновление приложений – отключить. Отключите в настройках «Google Play Защиту». Данная функция создана только для того, чтобы показывать вам рекламу при проверке. Она не нужна.

Б) Удаляем приложение навигатор с телефона (только аккаунт свой запомните).

Г) Скачиваем старую версию, не старше 5.65. Лучше с сайта 4ПДА, там этих версий вагон и маленькая тележка. (только нужно зарегистрироваться на сайте).

Д) Устанавливаем скаченную старую версию, открываем и идем: Настройки – Карта и Интерфейс – Другие настройки – Отключаем все ползунки. Закрываем приложение. Не забываем, у вас должен быть аккаунт в навигаторе.

Е) Идем в Google Play и обновляем приложение до последней версии.

Наслаждаемся. Более того, даже в обновленной версии вы получаете доступ ко всем настройкам.

Тут все сложнее. Необходимо скачать версию не выше 6.05. В сети есть инструкции, как установить, но она огромная, поэтому не стала сюда переносить.

— перейти на Яндекс Карты и строить маршруты оттуда.

2.Приложения для Android.

Яндекс Почта – настройки – настройки – снимаем ползунок «Показывать рекламу». Если такого ползунка нет, то скачиваем старую версию, отключаем ползунок и обновляем.

Яндекс Погода – настройки – о приложении – включаем ползунок «Не показывать рекламу».

Яндекс Метро – убирает рекламу программа AdGuard или модифицированное приложение Яндекс Метро

Яндекс Электрички – убирает рекламу программа AdGuard или модифицированное приложение Яндекс.Электрички

Яндекс Диск – убирает рекламу программа AdGuard или модифицированное приложение Яндекс Диск

Instagram – альтернативные версии без рекламы: Instander 14.1, InstaAero 17.0.1 или InstaPro 8.25.

Из последних новостей, Google анонсировал Manifest V3, который начнут внедрять с 2023 года. Пока не ясно, как это повлияет на работу блокировщиков рекламы, в начале они говорили, что количество правил сократят до 30 тысяч, затем, испугавшись негативной реакции от пользователей, решили расширить правила до 150 тысяч. В общем, будем смотреть. Однако уже сейчас ряд блокировщиков, разрабатываются с учетом самых жестких правил. Ведь ничего не мешает установить не одно расширение с 30 тысячами правил, а пять-шесть или сколько понадобится, чтобы перекрыть все. Поэтому, это очередная бестолковая затея.

Но пока все разрабатывается, необходимо защитить себя от всяких нововведений. Начинаем настраивать браузер. Для браузеров Firefox, Opera, все это нужно устанавливать из собственных магазинов. Для MacBook все работает, при условии использования данных браузеров.

А. Устанавливаем с официального магазина Гугл блокировщик uBlock Origin.

Б. Устанавливаем дополнение Tampermonkey

В. Добавляем файл RU AdList

На данный момент – это лучшее решение. В качестве дополнения усиления, можно добавить расширение AdGuard. Он подчищает маленькие хвостики, которые может оставлять uBlock Origin.

Г. Устанавливаем расширение SponsorBlock для YouTube.

Она убирает рекламу в самих роликах YouTube.

Д. Добавляем расширение «I don’t care about cookies».

Позволяет убирать бесячие всплывающие окна «Мы используем файлы cookies»

Е. Добавляем расширение «Hello, Goodbye»

Данная улита скрывает выпадающие окна на множестве сайтов.

Ж. Добавляем в uBlock Origin коды, чтобы убрать визуальный и мешающий мусор из окна плеера Youtube и популярных страниц интернета.

Затем нажимаем «Применить изменения». Все, основные страницы теперь у вас чистые. Если вы хотите убрать какой-то мешающий вам элемент страницы, то нажимаете на расширение uBlock Origin – пипетка – выбираете мешающий элемент – нажимаете создать.

К. Отключаем автообновление браузеров.

Это нужно для того, чтобы новые версии не поломала блокировщики.

В поисковой строке меню Пуска пишем «Планировщик заданий» и открываем его. Нажимаем на библиотека планировщика заданий и видим список из всех браузеров, что у вас установлены. Нажимаем правой кнопкой мыши на:

GoogleUpdateTaskMachineCore (если у вас Google Chrome) – и выбираем «Отключить»

Тоже самое проделываем и с любым другим браузером. В Firefox, автообновление отключается просто, в меню настройке браузера.

Л. Переходим в настройки браузера

– конфиденциальность и безопасность – настройки сайта и блокируем без сожаления «Уведомления», «Всплывающие окна и переадресацию», «Реклама».

С ПК закончили, переходим на телефоны.

Здесь все стабильно и лучшим средством является приложение AdGuard. Его нет в Google Play, поэтому скачивать можно только с официального сайта.

запускаем и начинаем настраивать, нажимаем:

— настройки – фильтрация DNS –Включаем ползунок.

— настройки – блокировка контента – отключаем Белый список

Да, отключите в настройках телефона «Адаптивный режим» Из-за него, многие приложения могут лагать. Если в меню электропитания у вас нет этого ползунка, то вот инструкция, как это сделать:

Настраиваем браузер на телефоне и добавляем яндекс в запрет на файлы Cookies. Только для Brave, Google Chrome и Vivaldi.

Для Xiaomi два видео, как отключить рекламу внутри смартфона

Лучшее приложение YouTube без рекламы и без встроенной рекламы, т.к. у него есть SponsorBlock. В Google Play приложения нет и быть не может.

Скачиваем Vanced Menader – в начале устанавливаем microG и только потом YouTube Vanced и YouTube Music. Если сделать все наоборот, не сможете войти в аккаунт. Никакие Root права не нужны, все ставится легко и быстро.

Установка для Xiaomi.

Установка для Honor и Huawei.

6. Возвращаем вид вкладок «Гармошка» в браузерах Chrome, Brave.

В адресной строке браузера пишем: chrome://flags и попадаем в меню экспериментальные настройки. В поисковой строке пишем: enable-tab-grid-layout и переводим в режим DISABLE. Подтверждаем выполнение операции нажатием на кнопку Relaunch. Браузер перезагружается и далее пишем: enable-tab-group и переводим в режим DISABLE. Подтверждаем выполнение операции нажатием на кнопку Relaunch. После чего, полностью закрываем браузер и открываем. Готово.

Тут есть один ньюанс, у некоторых. через пару дней. вкладки могут вернуться назад в плиточную форму. Пока ищем пути полностью исключить этот момент. Ожидайте.

На данный момент, лучшими блокировщиками без Jailbreak, являются:

Работает через VPN. Блокирует рекламу не только в Safari, но и по всей системе. Так же блокирует трекеры фейсбука, гугла и эппла.

Adguard Pro (платная)

Блокирует рекламу по всей системе, кроме YouTube, его только через Safari.

Отличный браузер. Лучше всего блокирует рекламу на YouTube.

8. Для телевизора или приставки на платформе Android

Если телевизор не поддерживает Android, то только покупать приставку, либо подключить системный блок.

ЛайфХак

Ответ на пост «Снять защиту с pdf»

Взяли как то работу секретарём женщину, которая компьютер видела два раза в жизни и то по телевизору.

На второй день начальник сказал ей скопировать документ в формате PDF, прислал по почте.

Справилась просто замечательно!

Всего за час перерисовала лист А4 карандашом прямо с монитора.

Приложив поверх картинки и выключив свет.

С тех пор весь офис зовёт её Света ксерокопия.

Интернет радио и небольшой хак

Навеяно постом. И что-то вспомнилось.

Но с приходом HTML5 браузеры научились не только в музыку, а еще видео, 3д и кучу всего. Теперь чтобы послушать радио с любой точки мира нужно всего пару кликов. Все пляски с ссылками ушли в прошлое.

А теперь хак, как выдрать радио из браузера и вставить его себе в плеер.

Для этого нужен Chrome. Открываем сайт с музыкой и нажимаем F12.

Может есть трюки попроще, но я научился только так и только с Хромом.

На смартфоне тоже все работает, почему бы и нет.

Когда нет денег в бухгалтерии

Бюджетный пылевой фильтр))) отлично показал себя в работе, чистить сервак намного легче теперь)))

Внутренности этого мамонта:

Как за 5 дней собрать 7000+ документов для налоговой проверки и не сойти с ума?

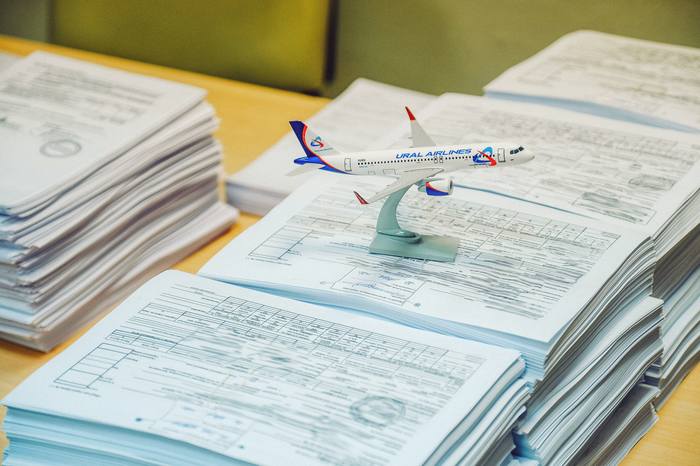

Мало кто задумывается, но ответственность транспортной компании в отношении клиента вовсе не заканчивается по факту окончания грузоперевозки и проведения оплаты.

Перечислим тяготы, которые падают на головы наших сотрудников в тот момент, когда грузовладелец уже совершенно забыл о нас (до следующей партии товаров) и радостно распродает груз в точке назначения.

Готовы? Сразу предупредим – это надолго. Ибо пунктов немало!

Помимо осуществления, собственно, доставки, мы обязаны минимум три года хранить ВСЕ документы о хозяйственной деятельности своей организации. На минуточку, это сотни договоров, тысячи счетов, десятки тысяч транспортных накладных.

Их вполне может затребовать налоговая служба по специальному запросу.

Не отвечая на эти требования, мы очень сильно подставляем своего партнера, потому что дело у него может дойти даже до необходимости уплаты НДС по этим актам сотрудничества. На минуточку, это суммы, которые могут нанести существенный ущерб организации.

Такого допустить нельзя. Значит, храним всё по правилам, а отчитываемся по закону.

И вот пришел счастливый день, когда ФНС затребовала документы о перевозках с конкретной компанией за период… к примеру, одного года.

Мы тихо утираем слезы счастья и понимаем, что с момента получения запроса проверяющие органы просят предоставить документы в срок 10 дней. Это очень немного, и, если речь идёт о сборе более 1000 листов возникает опасность не успеть всё подготовить.

Как провести работы максимально быстро, при этом не парализовав деятельность коллектива?

Определяем масштаб проблемы или примерное количество всех позиций. Для этого можно выгрузить информацию о всех проводках по запросу из базы 1С или другой бухгалтерской программы. Данная информация позволит понять масштаб предстоящей работы в эквиваленте количества страниц.

Назначить ответственных за выполнение данной задачи. По нашему опыту, за 5 рабочих дней 1 человек обрабатывает около 2000 А4.

Сбор материалов производим в полном соответствии всем пунктам запроса, мухи отдельно, котлеты отдельно.

В зависимости от объема выбираем принцип производства копий.

До 1000 экземпляров – сделать ксерокопии и печать на собственном МФУ. Это не трудно.

От 1000 – 4000 – Необходимо сканировать на собственном МФУ (желательно с автоподачей) в электронный формат для дальнейших действий. Оценить возможности собственного принтера.

а). Делать у себя, если устройство позволяет.

б). Передать в типографию (обязательно в формате pdf), что по расходам будет сопоставимо с новым картриджем, но сократит ваше время и увеличит срок службы оргтехники. Многие печатники при объеме работы от 1000 единиц с радостью обеспечат бесплатную доставку в ваш офис.

От 4000 и более форм – На этом этапе время летит, и ошибки приведут к срыву срока сдачи документации. Все бумаги готовим сразу по стопкам, чтобы после обработки осталось их только сшить, а не перебирать еще раз.

а). Копировать у себя при наличии специального быстрого сканера (обычные с автоподачей не подойдут), и непременно отдать pdf-файлы на сторону для дальнейшей печати.

б). Если в распоряжении вашей организации нет супер-сканера, тогда надо собрать комплекты для ксерокопии и передать все в типографию напрямую. Обязательно! Передавать документы по коробкам, чтобы вам отдали зеркальные копии. Эта мера сократит кучу часов при составлении реестра.

5. Если вы дошли до этого этапа, то вы уже большие молодцы. Остается еще несколько шагов:

Пронумеровываем и сшиваем всё по тому чек-листу от налоговиков, который получили ранее. Нумерация производится простым карандашом в правом верхнем углу. Количество листов в одной пачке не должно превышать 150, а сшивание производится особым образом (как это правильно сделать – см фото под этим абзацем).

Дальше заверяем их по форме, на которой написаны дата и число страниц, должность и ФИО руководителя. Образец таблички, кстати, находится на нашем сайте по этой ссылке. Подписать, закрепить печатью (Схему см. ниже).

Сведения очень актуальные, пользуйтесь на здоровье.

Кстати, очередную такую встряску мы получили буквально на днях!

И да, обработали 7000+ листов силами одного сотрудника по всем правилам ровно за одну неделю. Отличный результат. Всё это потому, что мы ценим своих контрагентов)

И да, 2: супер-сканер с автоподачей листов, двусторонним сканированием и просто прекрасным быстродействием имеет название Canon DR-C 225 II, и после его появления множество проблем таинственным образом исчезает.

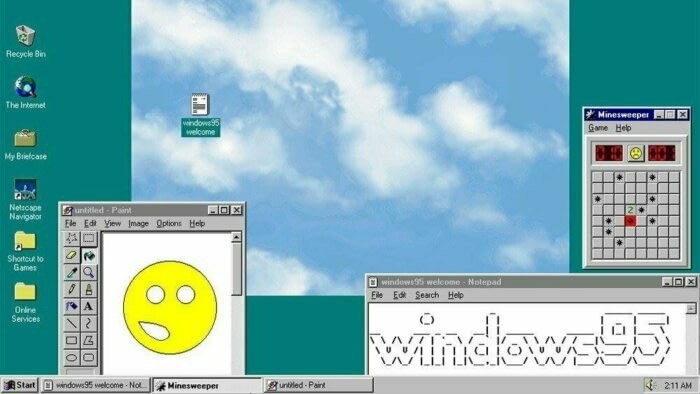

Так вот как надо играть в эту игру

«Нашел старую фотографию, на которой играю в компьютерные игры. Как оказалось, я не сильно изменился»

Не зря мышкой дёргали

🤩 Пользователи Stack Exchange рассказали, как дёрганье мышью на самом деле ускоряло работу в Windows 95

В Windows 95 использовали приоритетную многозадачность: система сама принимала решения о переключении между задачами. При этом ОС обрабатывала события циклами: задачи ввода-вывода данных исполнялись сразу, а на фоновые задачи выделялось одинаковое количество времени — 15,6 миллисекунды.

Если программе нужно было, к примеру, скопировать файлы, система ставила запрос в очередь, ожидала наполнения буфера фоновыми задачами, и только после этого обрабатывала весь пакет. При этом пока задача находилась в режиме ожидания — приложение фактически не работало.

Двигая курсором мыши, пользователи заполняли буфер входящими событиями, заставляя систему перезапускать цикл. Это и создавало эффект, что программа работает быстрее.

Погромисты

Лайфхак для забывчивых

Как сэкономить время и нервы при поиске работы.)

Данный пост о том, как можно «отфильтровать» вакансии сетевиков и не тратить время на них. Начнут с того, что раньше такие вакансии можно было вычислить по особенностям объявления: неопределенность должности, зп существенно выше средней по сегменту, например: «помощник руководителя, пз 50 т.р. опыт не требуется». В настоящее время сетивеки ощутимо прокачали уровень маскировки.

Что должно настораживать в обьявлении:

2. Большое количество просмотров объявления (вакансии висят месяцами, постоянно «обновляясь»

3. Работодатель как правило ИП или «крупная компания» без уточнения названия.

Что должно насторожить при телефонном разговоре:

2. Редко просят резюме, хотя это не показатель, но обычно крупные компании (если данный сетевик под них мимкрирует) без резюме с вами даже говорить не станет.

3. О вакансии могут рассказывать подробно и достоверно вплоть до графика- всё это запросто может быть чистейшим враньем.

1. Вы к кому на собеседование? Как правило сетевеки работают группами, у каждого свои клиенты в приделах одного офиса.

2. Офис заставленный рядами столов; стопка планшетов с анкетами очень общего характера, например: какую работу вы хотите (хотя предполагается, что вы идете на собеседование по какой-то уже определённой вакансии).

3. Уход от конкретных вопросов «в лоб» чем конкретно вы занимаетесть и т.д. Дальше этого этапа я не проходила))

И бонусом пример сетевеков на которых я «нарвалась» недавно:

Совершенно ничем не примечательное объявление на авито:

И зп стандартная для такой вакансии в регионе, требования соответствующие; однако у того же «работодателя находим:

И ещё много разнообразных и интересных, а главное слабо связанных друг с другом вакансий. Это должно насторожить в первую очередь.

Всем удачи) Надеюсь данный пост будет кому-нибудь полезен))

Источник

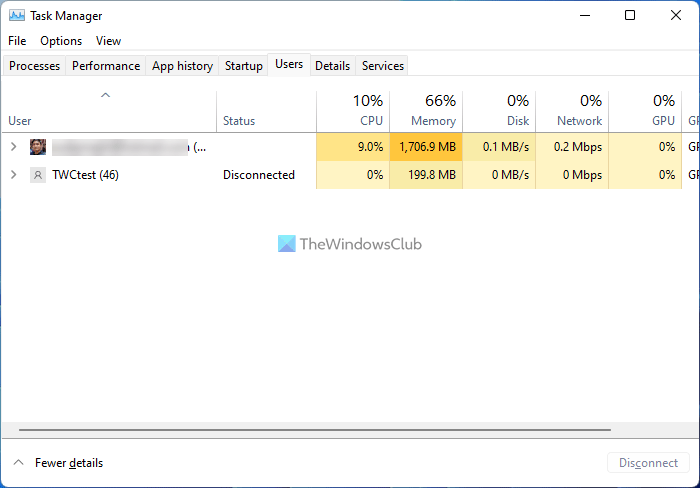

If you want to find all the Signed in Users in Windows 11 or Windows 10, here is how you can do that. It is possible to find the name of all signed in users on your computer with the help of Start Menu, Command Prompt, and Task Manager. You can follow any of the methods as per your requirements.

Let’s assume that you have changed something in the Registry Editor, and you need to restart your computer to get the change. If your computer has only one user, you can simply restart it. However, if you have multiple users and you use all those users’ accounts for different purposes, it might be complicated for you. Many people often use different user accounts to do different tasks or for different members of the family. If you do the same, you need to save the work in those user accounts to retain all the data after the restart. That is why you need to know about the signed-in users’ names.

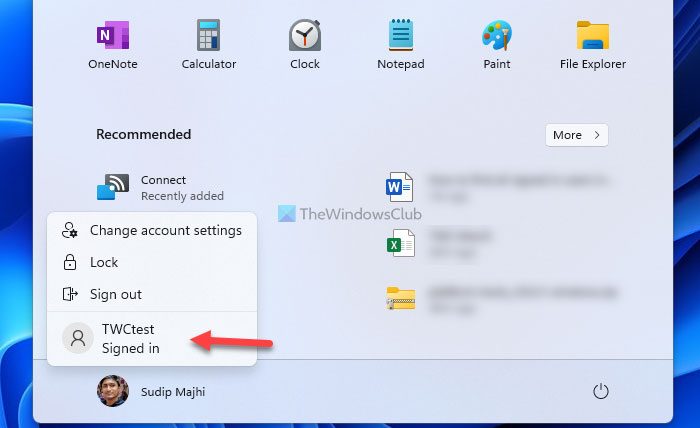

How to find all Signed in Users using Start Menu

To find all Signed-in Users in Windows 11/10 using Start Menu, follow these steps:

- Press the Windows key or click the Start Menu button

- Click on the profile picture.

- Find the username with Signed in tag.

First, you need to open the Start Menu on your computer. For that, you can either press the Windows key on your keyboard or click on the Start Menu button visible on the Taskbar.

Once the Start Menu is opened, you need to click on your profile picture or name. Here you can find all the users. You need to find the usernames with Signed in tag.

Those accounts are currently signed in to your computer.

For your information, you can do the same thing with the help of Command Prompt, Windows PowerShell, or Windows Terminal. You can open any of these utilities and use the same command to get the job done. However, for this example, we are going to use the traditional Command Prompt.

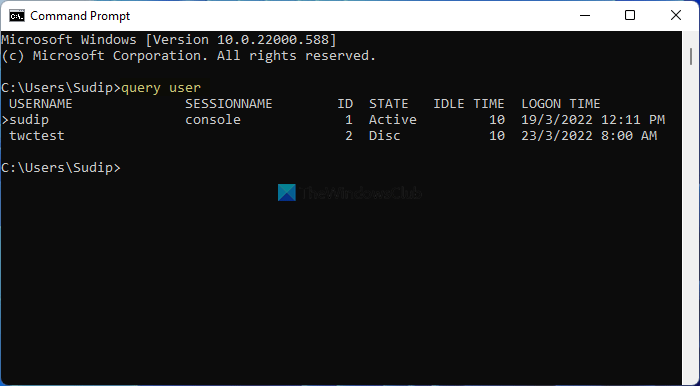

Find out who is logged in using Command Prompt

To find all signed-in users using Command Prompt, follow these steps:

- Search for cmd in the Taskbar search box.

- Click on the search result.

- Enter this command: query user

- Find the list of users.

Let’s check out more about these steps.

First, you need to open the Command Prompt. For that, you can search for cmd in the Taskbar search box and click on the individual search result.

Then enter this command:

query user

It lists down all the signed in users on the prompt.

You can check the USERNAME column for this purpose. Also, it displays the current user account using an arrow (>).

How to see all signed-in users in Windows using Task Manager

To see all signed in users in Windows 11/10 using Task Manager, follow these steps:

- Press Ctrl+Shift+Escto open Task Manager.

- Switch to the Users tab.

- Find the signed in users.

Let’s delve into these steps in detail.

Like Command Prompt and the Start Menu methods, you can use the Task Manager to see all the signed in users on Windows 11/10.

For that, press Ctrl+Shift+Esc to open the Task Manager on your computer. Then, switch to the Users tab.

Here you can find all the signed-in users.

How can I see what users are logged in?

To see what users are logged in to Windows 11/10, you can follow any of the above-mentioned guides. It is possible to see the list using Task Manager, Start Menu, and Command Prompt. In the Command Prompt, enter this command: query user.

How do I see all users on my computer?

To see users on your computer, you can get the help of Windows PowerShell. For that, you can open the PowerShell or the PowerShell instance in Windows Terminal. Then, enter this command: net user. It lists down all the users on your screen.

Read: How to create a new User Account or Profile in Windows 11/10.