В качестве примера используется Windows Server 2012 R2 (2016, 2019). Инструкция разбита на несколько шагов и представляет из себя полный цикл настройки файлового хранилища для использования в малых и средних компаниях.

Выбор оборудования и подготовка сервера

Установка Windows и настройка системы

Базовые настройки файлового сервера

Тюнинг файлового сервера или профессиональные советы

Настройка средств обслуживания

Тестирование

Шаг 1. Выбор оборудования и подготовка сервера

В качестве сервера, желательно, выбрать профессиональное оборудование. Системные требования для файлового сервера не высокие:

- Процессор может быть самый простой;

- Оперативная память также не сильно используется;

- Дисковая система — самый основной компонент. Ее объем зависит от специфики бизнеса. Примерная формула — не менее 15 Гб на пользователя и не менее 1 Тб на сервер. До 50 пользователей можно рассматривать диски SATA, после — SAS или SSD.

Например, для компании в 300 пользователей подойдет сервер с процессором Xeon E3, 8 Гб ОЗУ и 5 Тб дискового пространства на дисках SAS 10K.

Дополнительные требования

- Для обеспечения сохранности информации при выходе из строя жесткого диска, необходим RAID-контроллер. Настройка последнего выполняется из специального встроенного программного обеспечения, которое запускается при загрузке сервера;

- Сервер должен быть подключен к источнику бесперебойного питания;

- Необходимо предусмотреть резервное копирование. Для этого нужен дисковый накопитель (внешний жесткий диск) или другой сервер.

Подробнее о выборе оборудования читайте статью Как выбрать сервер.

Шаг 2. Установка Windows и настройка системы

Установка системы

На этом шаге все стандартно, за исключением одного нюанса: разбивая во время установки Windows жесткий диск, стараемся выделить небольшую часть (70 — 120 Гб) для системы и все остальное под данные. Если выделить много дискового пространства для системного раздела, увеличится время его обслуживания и фрагментация, что негативно скажется на производительности и надежности системы в целом.

Настройка системы

- Проверяем правильность настройки времени и часового пояса;

- Задаем понятное имя для сервера и, при необходимости, вводим его в домен;

- Если сервер не подключен напрямую к сети Интернет, стоит отключить брандмауэр;

- Для удаленного администрирования, включаем удаленный рабочий стол;

- Устанавливаем все обновления системы.

Шаг 3. Базовые настройки файлового сервера

Это стандартные действия, которые выполняются при настройке обычного файлового сервера.

Установка роли и вспомогательных компонентов

Как правило, данная роль устанавливается вместе с Windows. Остается только это проверить и доустановить компоненты, которые нужны для полноценной эксплуатации сервиса.

Открываем Диспетчер серверов. Он может быть запущен из панели быстрого запуска.

Нажимаем Управление — Добавить роли и компоненты.

В открывшемся окне оставляем Установка ролей и компонентов и нажимаем Далее.

В следующем окне выбираем нужный сервер (выбран по умолчанию, если работаем на сервере, а не через удаленную консоль) и нажимаем Далее.

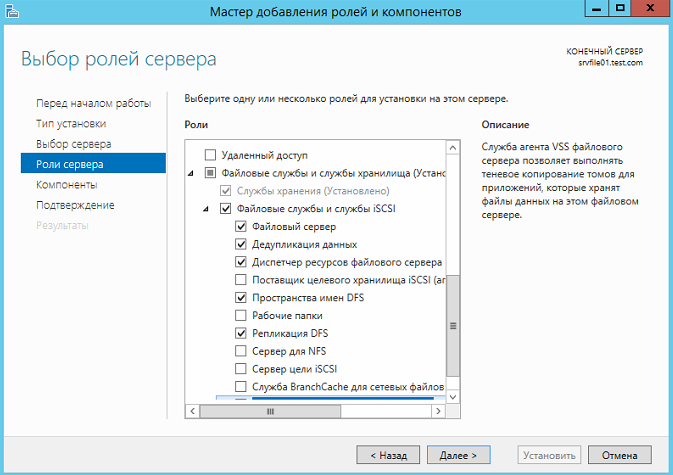

Среди ролей находим Файловые службы и службы хранилища, раскрываем ее и проверяем, что установлены галочки напротив следующих компонентов:

- Службы хранения;

- Файловый сервер;

Если данные службы не установлены, выбираем их и нажимаем Далее.

В окне Выбор компонентов просто нажимаем Далее.

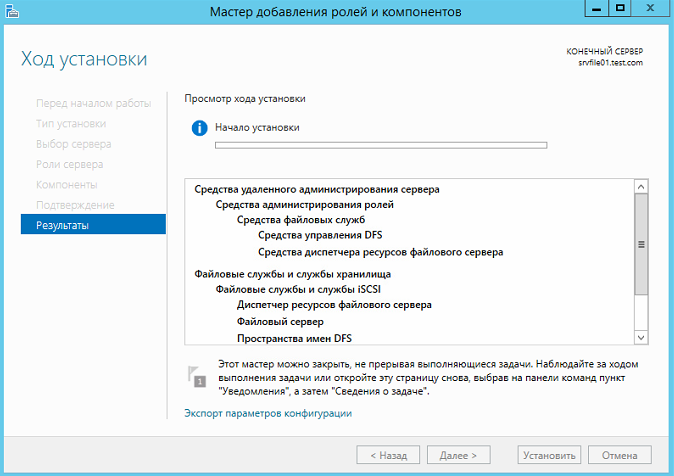

Откроется окно Подтверждение установки компонентов. Нажимаем Установить и после окончания процесса перезагружаем сервер.

Настройка шары (общей папки)

Создаем первую папку, которую хотим предоставить в общее использование. Затем кликаем по ней правой кнопкой мыши и нажимаем Свойства:

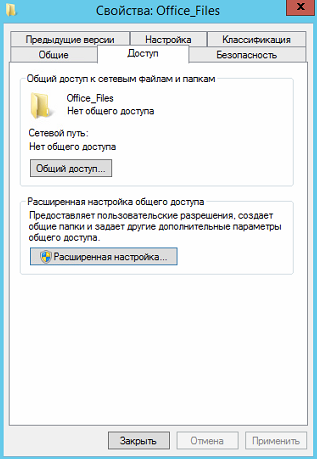

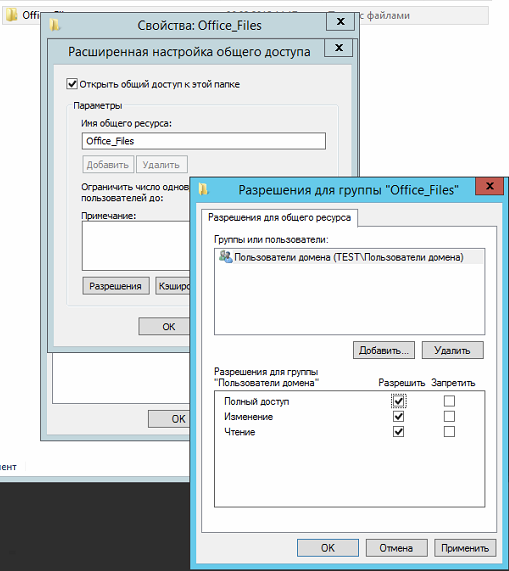

В открывшемся окне переходим на вкладку Доступ и нажимаем Расширенная настройка:

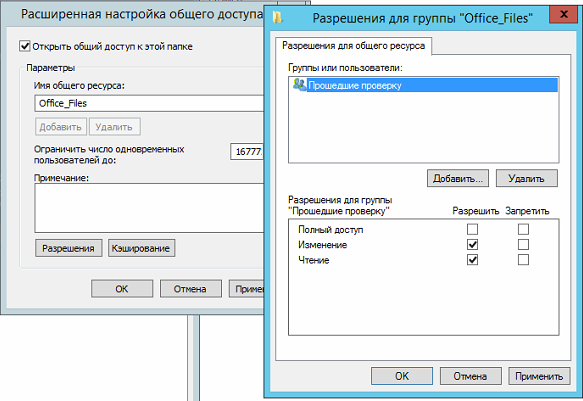

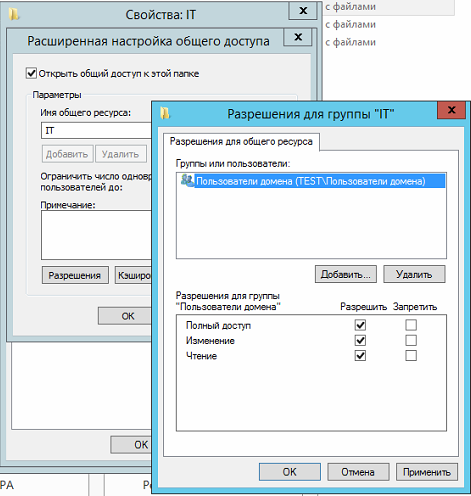

Ставим галочку Открыть общий доступ к этой папке и нажимаем кнопку Разрешения:

Предоставляем полный доступ всем пользователям:

* конечно же, мы не будем давать доступ всем пользователям, но для этого есть вкладка безопасность (см. ниже).

Нажимаем OK и еще раз OK.

Теперь переходим на вкладку Безопасность и нажимаем Дополнительно:

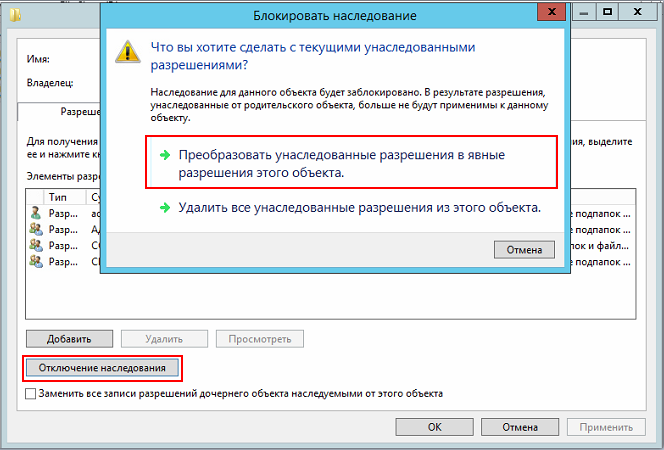

В открывшемся окне нажимаем Отключение наследования и Преобразовать унаследованные разрешения в явные разрешения этого объекта.

Нажимаем OK и Изменить.

Выставляем необходимые права на папку, например:

Совет: старайтесь управлять правами на ресурсы только при помощи групп. Даже если доступ необходимо предоставить только одному человеку!

Теперь нажимаем OK два раза. Папка настроена для общего использования и в нашем примере доступна по сетевому пути \fs1Общая папка.

Шаг 4. Тюнинг файлового сервера или профессиональные советы

Данные настройки, по сути, представляют секреты того, как сделать файловый сервер лучше, надежнее и безопаснее. Применяя их, администраторы создают более правильную и профессиональную среду ИТ.

DFS

С самого начала стоит создавать общие папки в пространстве имен DFS. На это есть две основные причины:

- При наличии или появлении нескольких файловых серверов пользователям будет удобнее находить общие папки в одном месте.

- Администратор легко сможет создать отказоустойчивую систему при необходимости.

Как создать и настроить DFS читайте в статьях Как установить и настроить DFS и Как установить и настроить DFS с помощью Powershell.

Теневые копии

Позволят вернуться к предыдущим версиям файлов. Это очень полезная функция позволит не только восстановить некорректно отредактированный документ, но и вернуть случайно удаленный файл или папку.

Как настроить и пользоваться данной возможностью, читайте подробнее в инструкции Как включить и настроить теневые копии.

Аудит

Аудит позволит вести протокол доступа к данным — понять, кто и когда удалил важные данные или внес в них изменения.

О том, как настроить данную возможность читайте статью Как включить аудит доступа к файлам Windows.

Анализатор соответствия рекомендациям

В диспетчер управления серверами Windows встроен инструмент для проверки конфигурации сервера — анализатор соответствия рекомендациям. Чтобы им воспользоваться переходим в диспетчере в Локальный сервер:

Находим раздел «Анализатор соответствия рекомендациям» и справа кликаем по ЗАДАЧИ — Начать проверку BPA:

Рассмотрим решения некоторых рекомендаций.

1. Для XXX должно быть задано рекомендованное значение.

Это набор однотипных рекомендаций, для выполнения которых нужно обратить внимание на описание и задать значение параметро, которое в нем указано. Например, для CachedOpenLimit в описании проблемы есть описание решения — «Задайте для CachedOpenLimit рекомендуемое значение 5». Чтобы это сделать, открываем Powershell от администратора и вводим команду:

Set-SmbServerConfiguration -CachedOpenLimit 5

* мы задаем параметру CachedOpenLimit значение 5, как это и рекомендовано анализатором.

На запрос, уверены ли мы, что хотим выполнить команду, отвечаем утвердительно.

Остальные параметры задаем аналогичными действиями.

2. Файл Srv.sys должен быть настроен на запуск по требованию.

В командной строке от имени администратора вводим:

sc config srv start= demand

3. Создание коротких имен файлов должно быть отключено.

В командной строке от имени администратора вводим:

fsutil 8dot3name set 1

Шаг 5. Настройка средств обслуживания

Ни одна инфраструктура не может полноценно существовать без мониторинга и резервного копирования. Предупредить о возможной проблеме, узнать о последней раньше пользователей или иметь возможность восстановить данные — показатели высокой ответственности и профессионализма системного администратора.

Резервное копирование

Для файлового сервера все просто — необходимо резервировать все рабочие папки и файлы. Лучшим решением будет ежедневное копирование новых данных, и с определенной периодичностью (например, раз в месяц), создавать полный архив.

Мониторинг

Мониторить стоит:

- Сетевую доступность сервера;

- Свободное дисковое пространство;

- Состояние жестких дисков.

Шаг 6. Тестирование

Тестирование состоит из 3-х основных действий:

- Проверить журналы Windows и убедиться в отсутствие ошибок. В случае их обнаружения, необходимо устранить все проблемы.

- Выполнить действия анализатора соответствий рекомендациям.

- Провести живой тест работы сервиса с компьютера пользователя.

Дата: 06.02.2015 Автор Admin

В данной статье я расскажу как настроить отказоустойчивый файловый сервер на Windows Server 2012 R2 в домене Active Directory Первым делом убедитесь что сервер введен в домен Active Directory, далее установите роли DFS и файлового сервера

Выберите следующие роли и установите их.

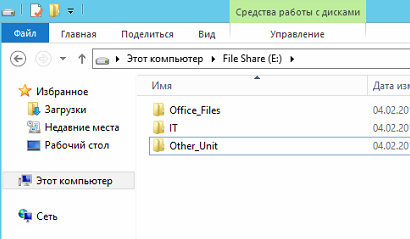

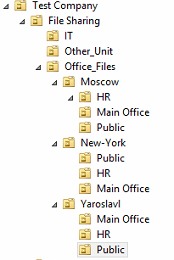

Далее создайте структуру папок на отдельном диске.

Теперь включим общий доступ.

Выберите «расширенная настройка»

Далее выберите «Разрешения» и установите права как на скриншоте.

Теперь нам нужно создать структуру прав для наших каталогов в Active Directory.

Для начала рассмотрим из чего состоит наша файловая структура.

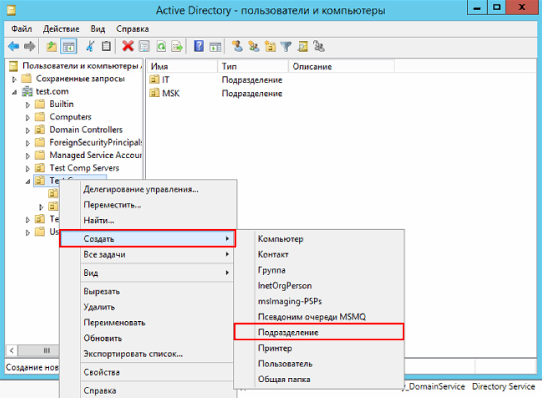

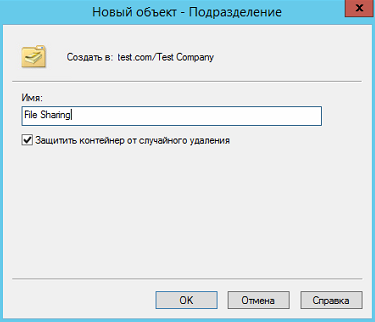

Теперь на ее основе создадим в Active Directory OU — File Sharing

Переходим в консоль пользователи и компьютеры, и создаем OU

Аналогичным путем создадим структуру наших папок

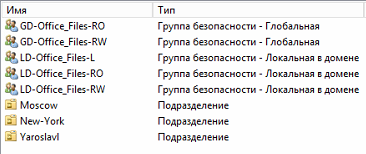

Теперь создадим комплекты прав.

Начнем мы с верхних папок.

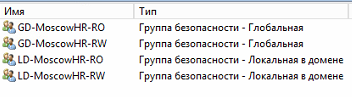

Создадим 2-е локальные группы с правами RW и RO , и 2-е глобальные группы с правами RW и RO, и одну локальную L группу для листинга.

Разберем почему именно так.

В глобальных группах хранятся пользователи, для правильной работы глобальные группы входят в локальные.

Локальные группы назначаются на папки. Их членами являются глобальные группы.

Локальные группы лучше использовать если у вас 1 домен, если доменов несколько и между ними настроено доверие нужно использовать универсальные группы.

Рассмотрим на практике, создадим комплект прав для папки Office_Files.

Создадим 2-е глобальные группы :

GD-Office_Files-RO

GD-Office_Files-RW

Создадим локальные группы:

LD-Office_Files-RO

LD-Office_Files-RW

LD-Office_Files-L

Глобальные группы входят в локальные

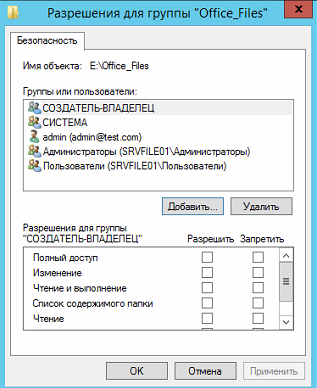

Теперь настроим права на папке.

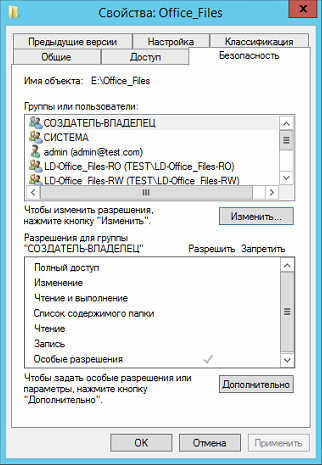

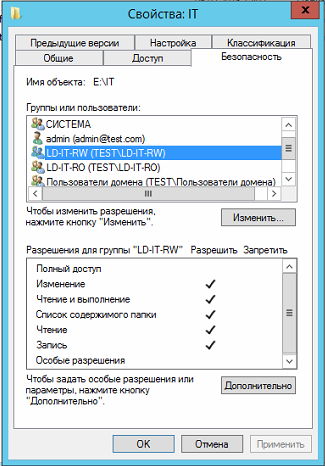

Откройте свойство папки и выберите вкладку безопасность

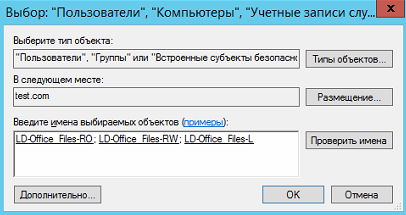

Добавьте созданные локальные группы

Расставьте права на чтение и запись

Теперь нажмите кнопку «Дополнительно»

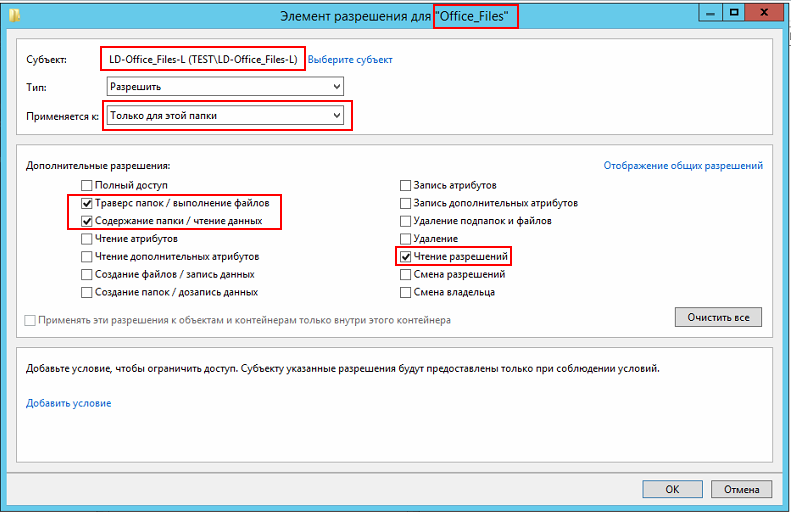

Теперь нужно установить права на листинг

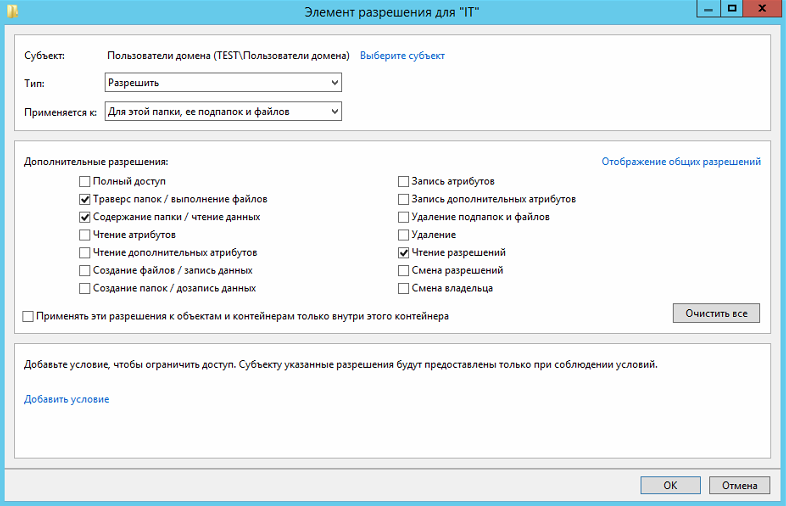

Выберите L группу и нажмите изменить

Теперь установите параметры как на скриншоте ниже

Обратите внимание что мы даем доступ только на листинг и только для данной папки.

Это нужно для того чтобы пользователь получивший права на папку не смог попасть в каталоги ниже если у него нет соответствующих прав.

Для корректной работы добавим в эту группу пользователей домена, чтобы они могли видеть корень каталога.

Также отключите наследование прав от корневого каталога диска.

По аналогии настроим права на каталог Moscow.

Создадим группы:

GD-Moscow-RO

GD-Moscow-RW

LD-Moscow-RO

LD-Moscow-RW

LD-Moscow-L

В Active Directory это должно выглядеть так:

Теперь настроим права на папку:

Настроим листинг.

Теперь настроим нижний каталог — HR.

Создаем группы по аналогии.

GD-MoscowHR-RO

GD-MoscowHR-RW

LD-MoscowHR-RO

LD-MoscowHR-RW

Должно получится так

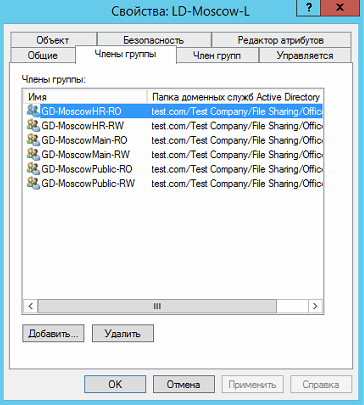

Теперь добавим группы GD-MoscowHR-RO и GD-MoscowHR-RW в группу LD-Moscow-L

Это нужно для того чтобы пользователи у которых нет прав на папку Moscow могли попасть во вложенную папку HR.

При этом открывать файлы в папке Moscow они не смогут.

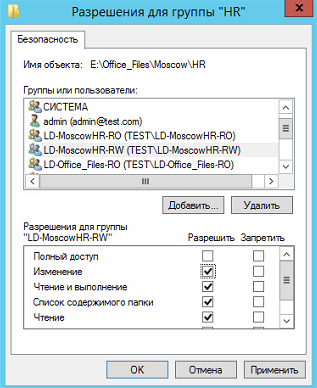

Настроим права на папку.

По аналогии создадим права на остальные папки.

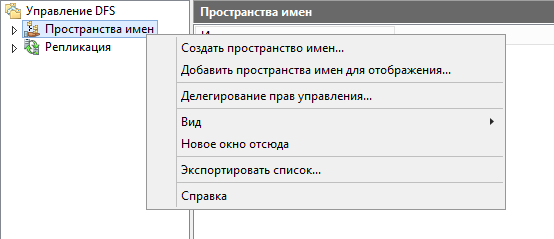

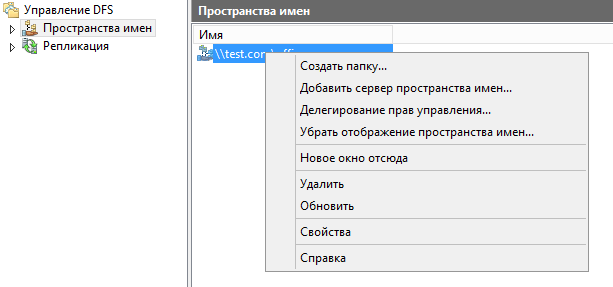

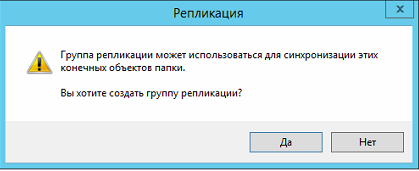

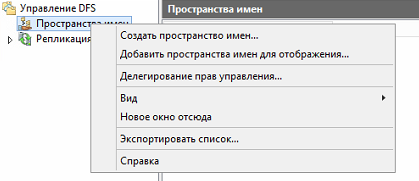

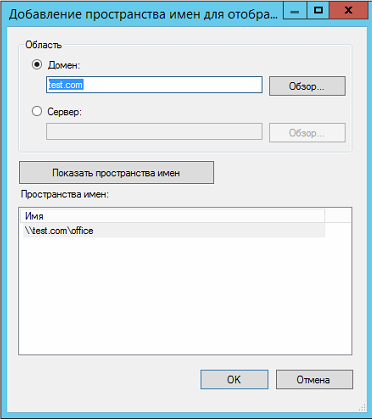

Теперь добавим пространство имен.

Откроем консоль DFS и создадим пространство имен.

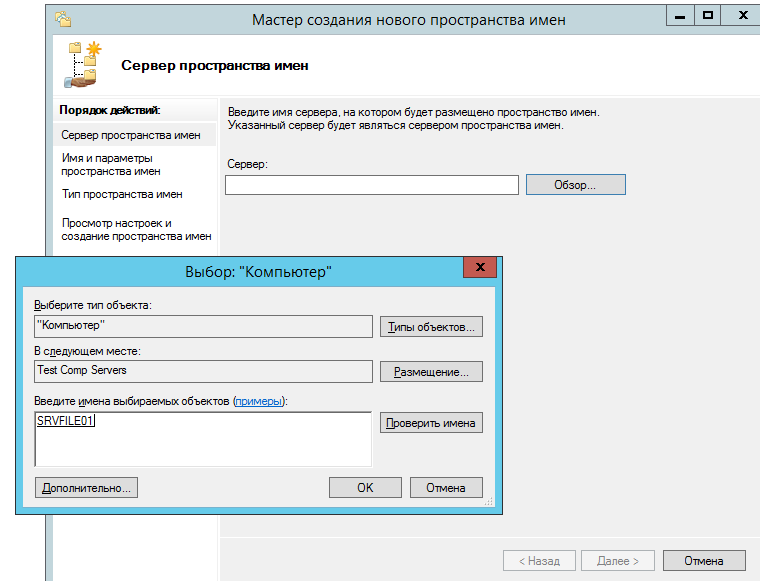

Указываем наш сервер.

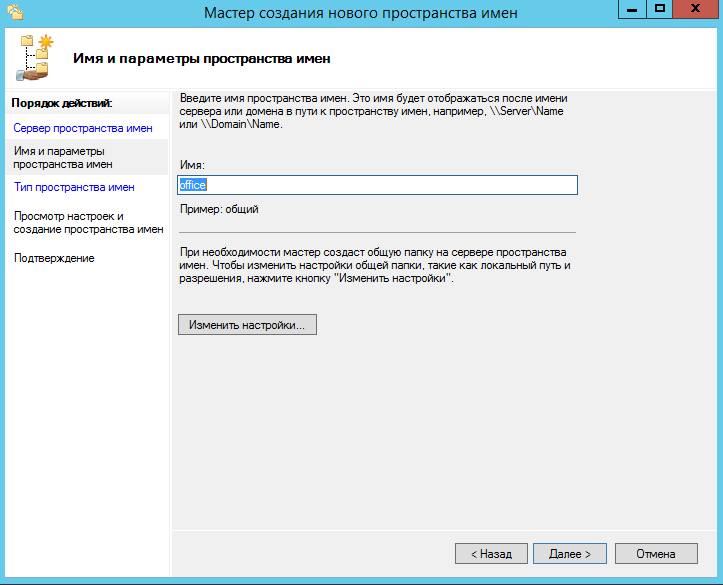

Указываем название пути DFS.

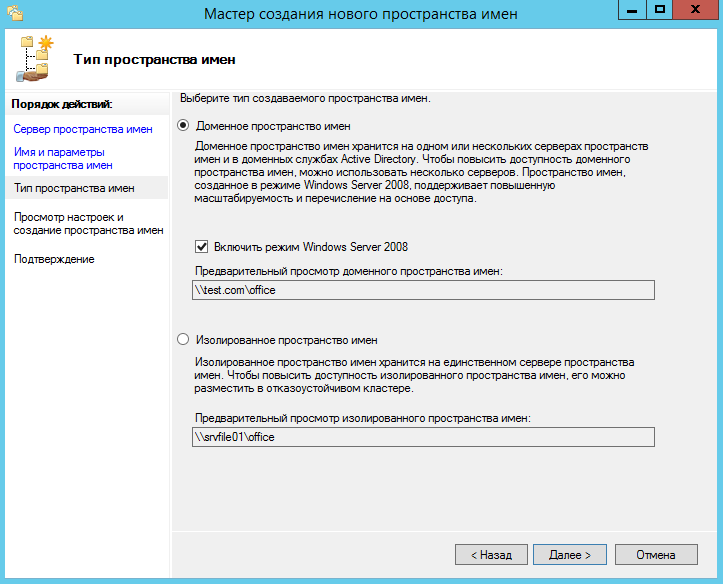

Включаем режим 2008.

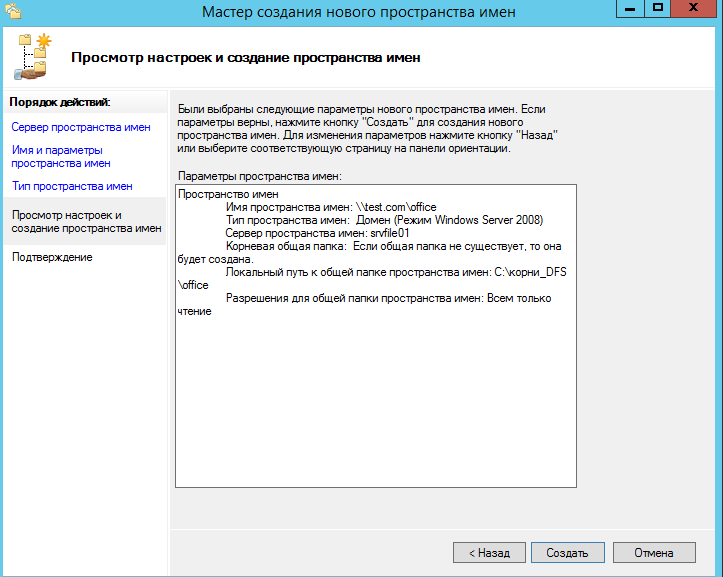

Создаем пространство.

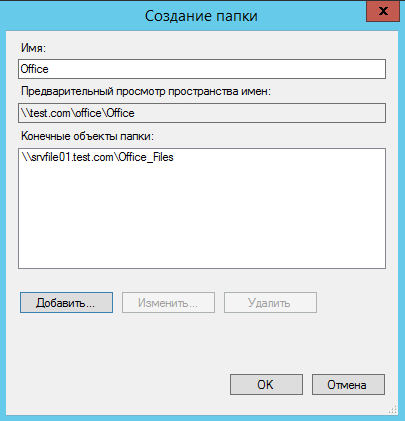

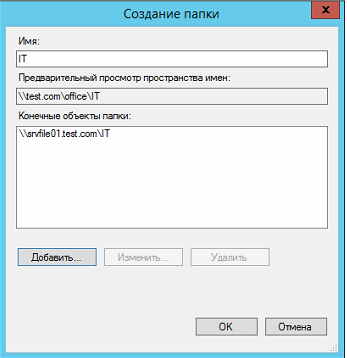

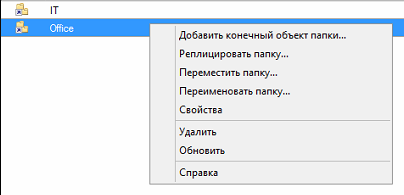

Теперь создадим папку.

Далее указываем путь к папке. Путь можно посмотреть тут, выбрав «open share».

Создаем папку.

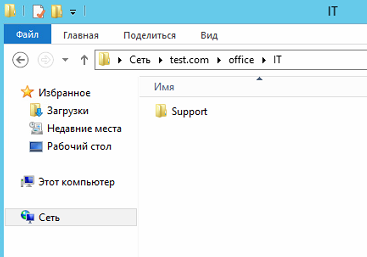

Теперь по данному пути — \test.comofficeOffice Мы видим нашу общую папку.

Теперь если добавить пользователя в группу GD-MoscowHR-RW, он сможет попасть в папку HR, но не сможет открывать или редактировать файлы в папке Moscow.

В другие папки пользователь тоже попасть не сможет.

Если мы добавим пользователя в группу GD-Moscow-RW, он будет иметь доступ на всю папку Moscow, на чтение и запись.

Если мы добавим пользователя в группу GD-Office_Files-RW, он получит доступ ко всем каталогам.

Теперь рассмотрим настройку ABE.

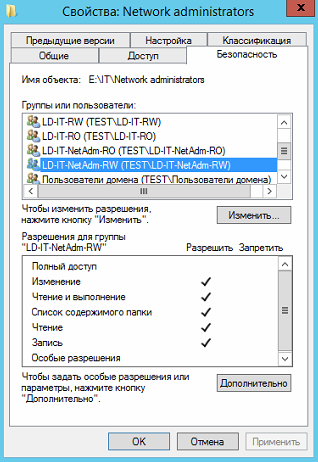

Создайте следующую структуру в Active Directory.

Откройте общий доступ к папке.

Настройте права на папках.

И так далее.

Теперь создайте папку в DFS.

Должно получится так.

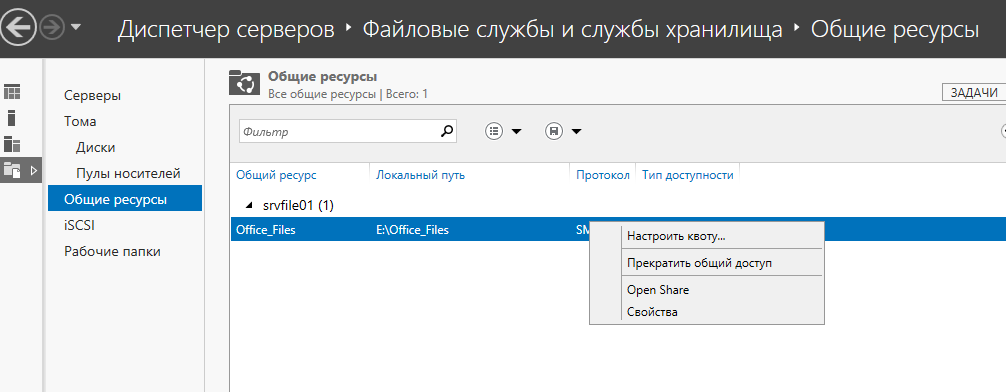

Теперь включим ABE.

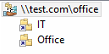

В диспетчере сервера откройте «Файловые службы» — «Общие ресурсы».

Выберите каталог IT, и нажмите свойства.

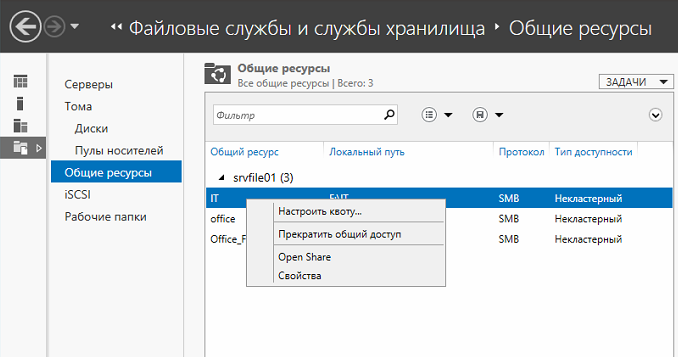

Далее выбираем параметры, и включаем функцию — «Перечисление на основе доступа».

Особенность функции ABE в том что она проверяет права пользователя до того как нужно показать папки в проводнике.

Другими словами, пользователь видит только те папки на которые у него есть права.

Для примера дадим пользователю support права на папку Support (добавим его в группу — GD-IT-Support-RW)

Теперь перейдем по пути — \test.comofficeIT

Как видите пользователь видит только папку Support.

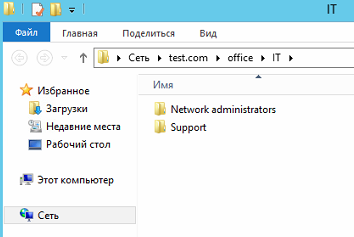

Если мы добавим его в группу GD-IT-NetAdm-RO , то у него появится папка Network administrators с правами на чтение.

На этом настройка ABE закончена.

Учтите, что если в вашей файловой структуре нужно давать права пользователям на под каталоги, минуя корневые папки, то ABE вам не подойдет, т.к. ABE просто скроет от пользователя корневую папку, через которую пользователь попадает в подкаталог.

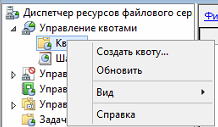

Перейдем в оснастку — Диспетчер ресурсов файлового сервера.

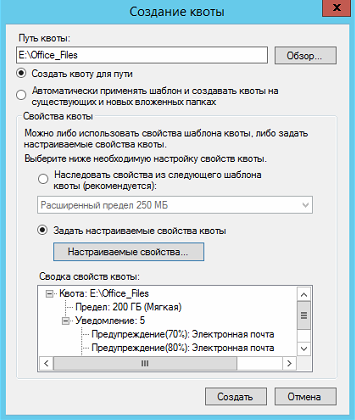

Настроим квоты.

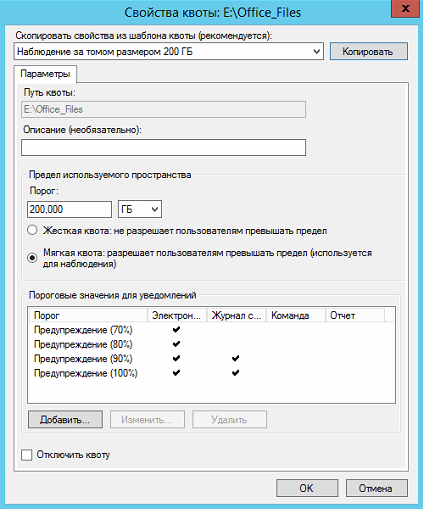

Настроим мягкую квоту для папки Office_Files.

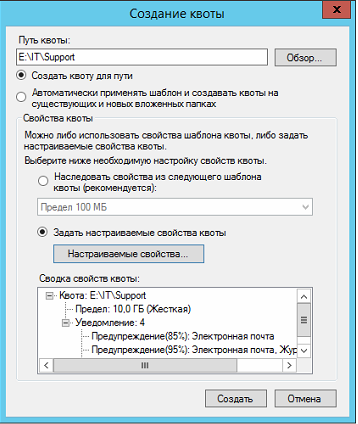

Настроим жесткую квоту для папки Support.

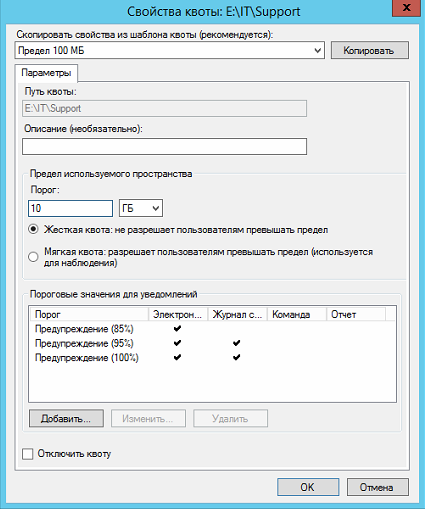

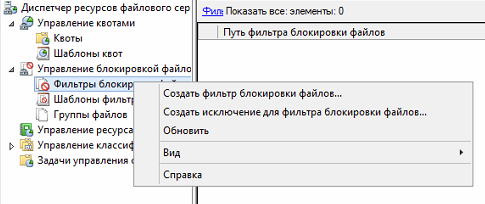

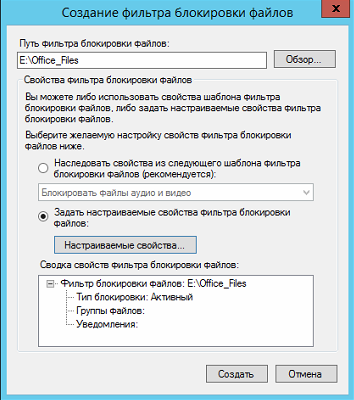

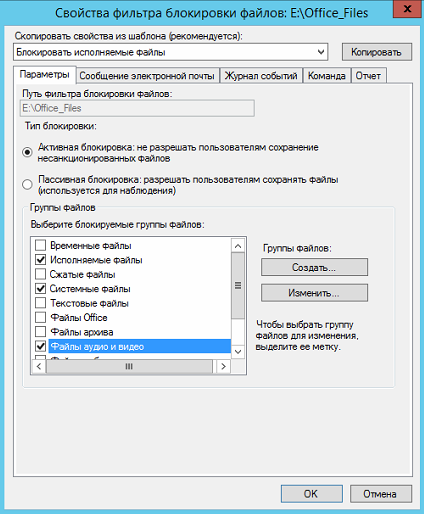

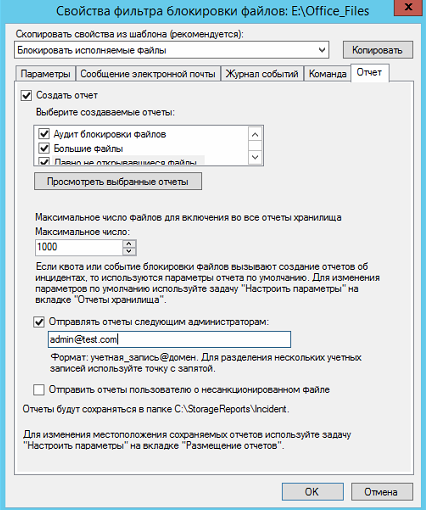

Теперь настроим блокировку файлов для папки Office_Files.

Выберем типы файлов, которые мы будем блокировать.

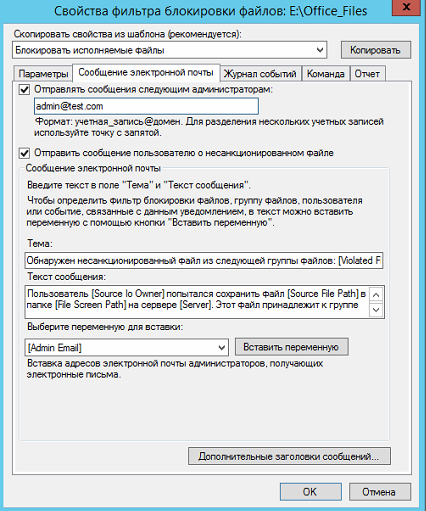

Настроим отправку сообщений по электронной почте.

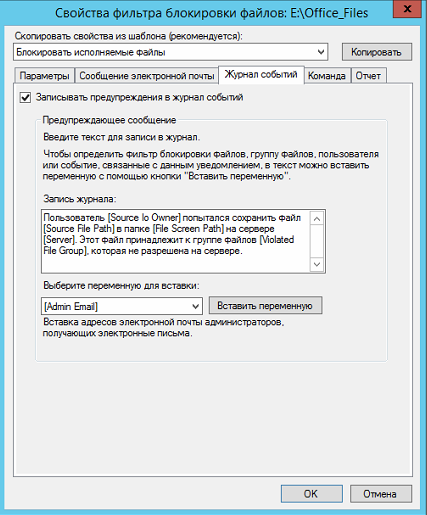

Включим журнал.

Включим отчеты.

Учтите, без SMTP сервера отправка отчетов работать не будет.

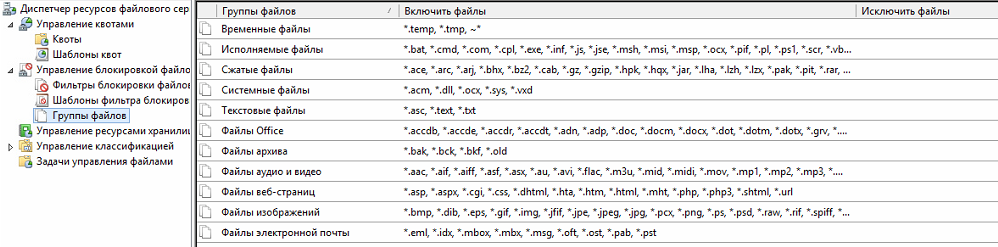

Если вы хотите изменить группы файлов, то это можно сделать тут:

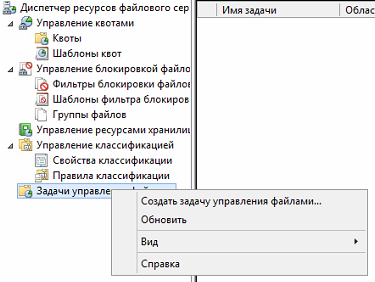

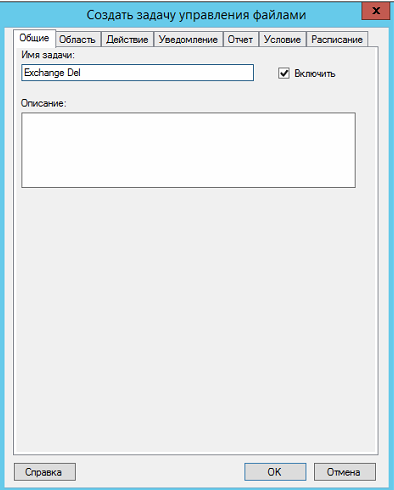

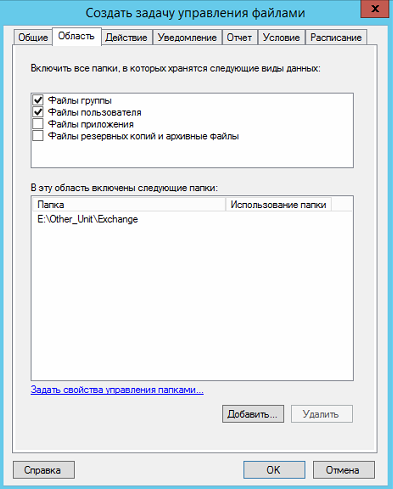

Создадим задачу управления файлами.

Представим что у нас есть папка Exchange. в которой пользователи обмениваются файлами.

Нам нужно сделать так, чтобы раз в период данная папка очищалась, а удаленные данные перемещались в папку Temp

Создаем задачу.

Задаем имя задачи.

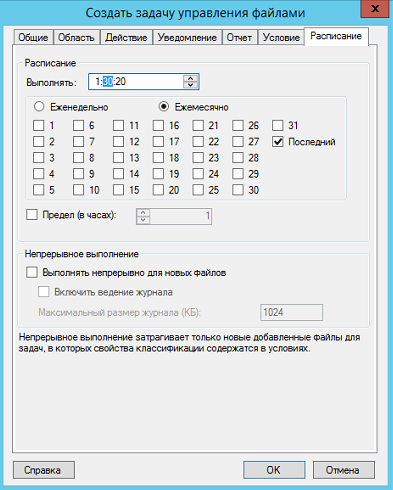

Задаем путь и область.

Задаем свойства управления папками.

Задаем срок действия папки.

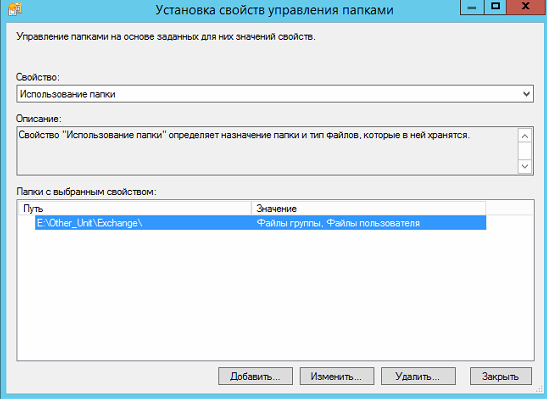

Настраиваем уведомление.

Задаем условие.

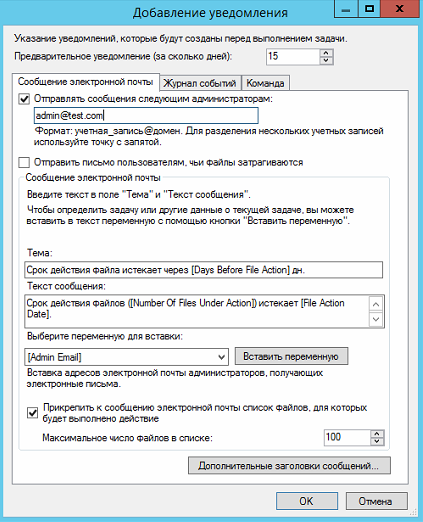

Настраиваем расписание.

Готово!

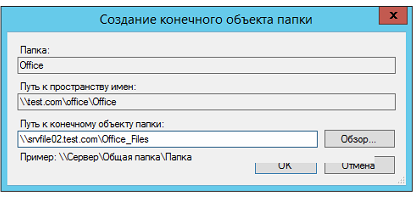

Теперь перейдем к настройке репликации.

Настройте сервер реплику (роли и доступы), введите его в домен.

Создаем на сервере реплике общую папку и отключаем наследование.

Назовем ее Office_Files, она будет репликой папки — Office_Files с основного файлового сервера.

Переходим на основной файловый сервер, и открываем консоль DFS.

Выбираем пространство имен, которое хотим реплицировать, и выбираем пункт «Добавить конечный объект папки».

Указываем общую папку со 2-го сервера.

На вопрос о создании группы репликации отвечаем — да.

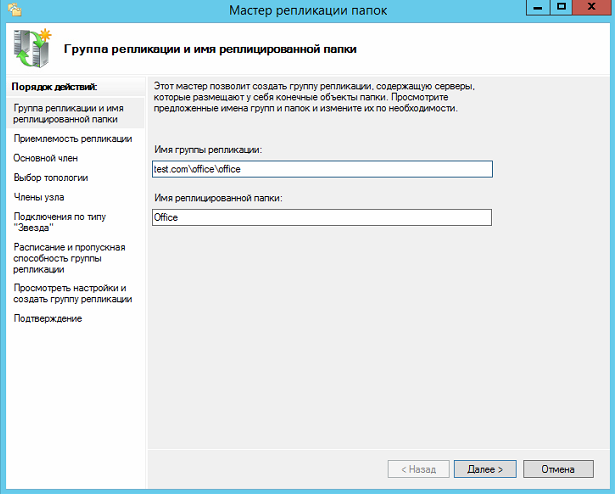

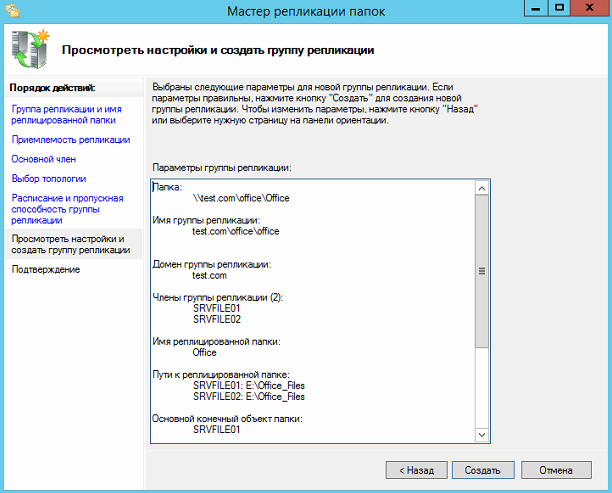

Оставляем заполненное по-умолчанию.

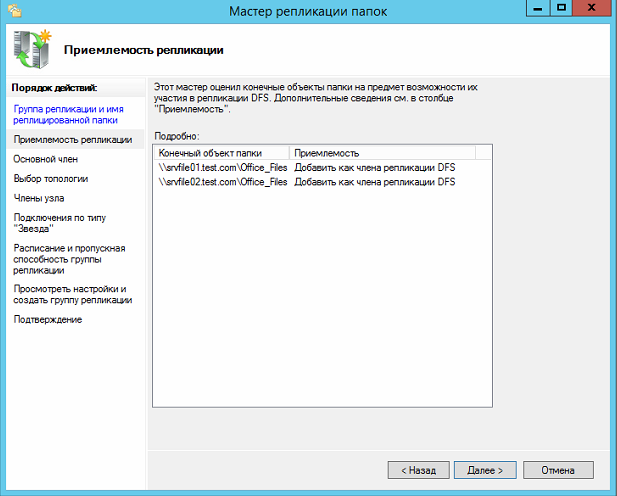

Проверяем что указаны 2-а наших сервера, основной и резервный.

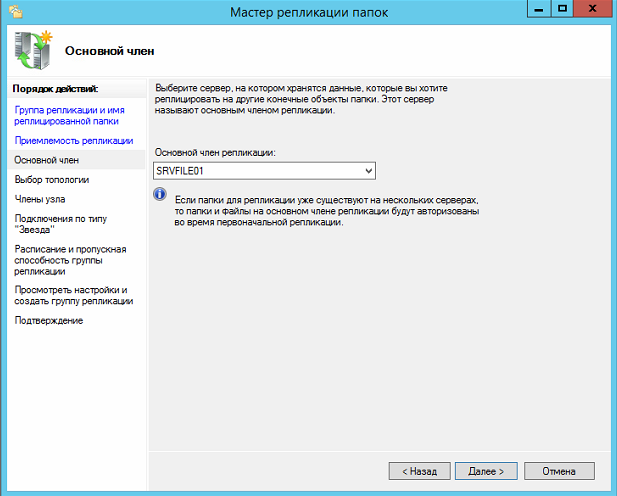

Указываем основной сервер.

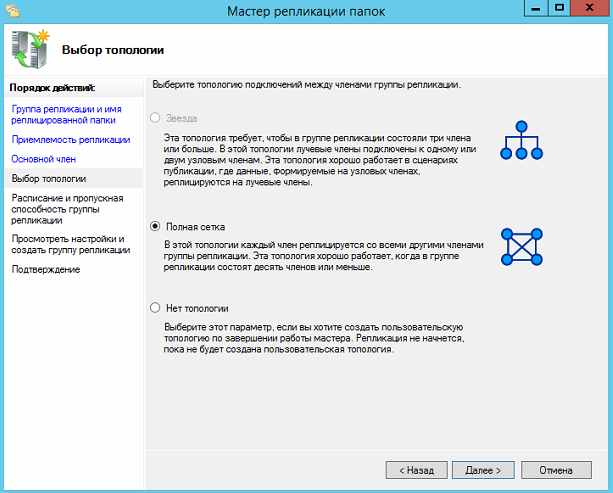

Выбираем топологию — полная сетка.

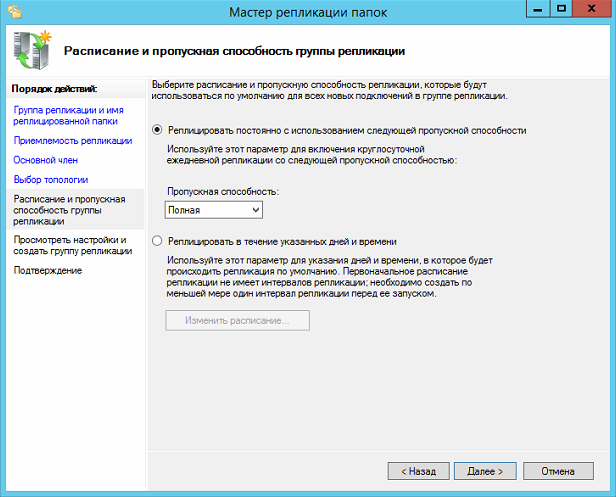

Выбираем пропускную способность канала между серверами.

Проверяем все, и выбираем — создать.

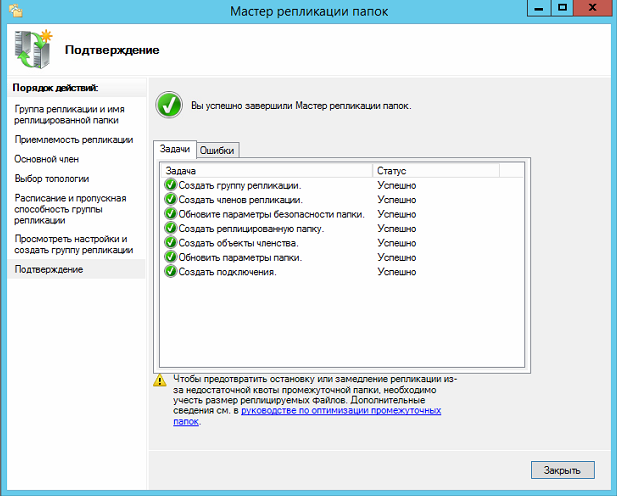

Если все прошло успешно, то вы увидите это:

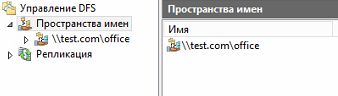

Для отказоустойчивости добавим пространство имен для отображения, на 2-м нашем сервере.

И выберем наше пространство имен.

Должно получится так.

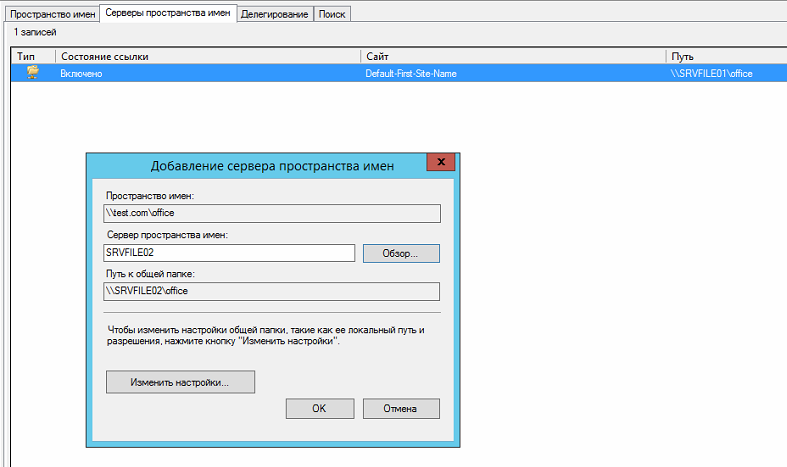

Теперь добавьте 2-й в «серверы пространства имен» на основном сервере.

Теперь пространство имен будет доступно на 2-х серверах.

Также обратите внимание, что настройки диспетчера ресурсов файлового сервера, настройки ABE, не реплицируются на 2-й сервер.

Настройку данного сервера нужно будет производить заново.

Также помните, что DFS репликация файлов работает по принципу — кто последний тот и прав.

Например, если 2 пользователя одновременно отредактируют или создадут один и тот же файл, то DFS реплицирует тот файл, который был создан последним.

А предыдущий файл будет сохранен в папке DfsrPrivateConflictandDeleted на сервере разрешившем проблему.

На этом все! Удачной настройки!

Related posts:

В статье показано, как можно использовать ресурсы CAFS для повышения уровня доступности и гибкости элементов существующей инфраструктуры. Технология CAFS обеспечивает более высокую доступность файловых ресурсов общего назначения, а также позволяет серверным приложениям, таким как SQL Server и Hyper-V, хранить свои данные на файловых ресурсах с высоким уровнем доступности, предоставляя новые возможности для хранения данных критически важных приложений

Постоянно доступные общие файловые ресурсы, Continuously Available File Shares (CAFS), – это новая технология, появившаяся в системе Windows Server 2012. На базовом уровне технология CAFS в системе Server 2012 расширяет возможности Windows по совместной работе с файлами с помощью кластерной технологии Server 2012. Механизмы CAFS используют преимущества новых функций протокола Server Message Block (SMB) 3.0, повышающих доступность общих ресурсов системы Windows Server, используемых для хранения документов и поддержки приложений. В число новых возможностей технологии SMB 3.0, позволяющих задействовать ресурсы CAFS, входят механизмы SMB Scale-Out, SMB Direct и SMB Multichannel.

Технология CAFS призвана решить проблемы, возникающие в ранних версиях файловых серверов высокой доступности, построенных на основе отказоустойчивых кластеров Windows Server. Предыдущие версии обеспечивали высокую доступность общих ресурсов, но были подвержены перерывам в работе и кратковременным потерям подключений в случаях отказа узла. Такие кратковременные сбои, как правило, допустимы в работе офисных приложений (например, Microsoft Office), часто выполняющих операции открытия и закрытия файлов, так как эти приложения могут повторно подключиться к ресурсу и сохранить изменения после отработки отказа. Однако подобные сбои недопустимы в работе таких приложений, как Hyper-V или SQL Server, которые держат файлы открытыми на протяжении длительного времени. В таких схемах сбой может привести к потере данных. До появления системы Server 2012 компания Microsoft не поддерживала установку серверов Hyper-V или SQL Server на общие ресурсы. Обеспечение поддержки приложений было одной из основных задач Microsoft при разработке технологии CAFS. Хотя вы можете использовать механизмы CAFS просто для предоставления клиентского доступа к общим ресурсам, реальной задачей данной технологии является поддержка серверных приложений. Технология CAFS дает возможность использовать преимущества недорогих механизмов хранения системы Windows Server применительно к критически важным приложениям. Технология CAFS обеспечивает непрерывный доступ к общим ресурсам, снижая время простоя практически до нуля.

Выберите решение

Существует два подхода к созданию ресурса CAFS.

- Файловый сервер общего назначения. Это очень похожая на поддержку файлового сервера с высокой доступностью в системе Windows Server 2008 R2, наиболее распространенная реализация технологии CAFS на файловом сервере, которая обеспечивает поддержку размещения общих ресурсов на отказоустойчивом кластере. Технология CAFS повышает доступность и производительность данной схемы, благодаря новому высокопроизводительному механизму клиентского доступа SMB 3.0.

- Масштабируемый файловый сервер. Реализация масштабируемого файлового сервера – это новая возможность технологии CAFS, предназначенная для обеспечения поддержки таких приложений как Hyper-V и SQL Server без простоя в работе. Данная реализация ограничена четырьмя серверами.

Обзор архитектуры CAFS приведен на рисунке.

|

| Рисунок. Архитектура CAFS |

Одной из ключевых технологий, сделавшей возможным использование ресурсов CAFS, является поддержка механизмов SMB Transparent Failover системой Server 2012. Механизмы SMB Transparent Failover позволяют службам файлового сервера выполнять аварийное переключение на резервный узел кластера, благодаря чему приложения, имеющие открытые файлы на файловом сервере, не заметят обрывов в подключениях. Технология CAFS обеспечивает нулевой простой в работе приложений как при плановом обслуживании, так и при незапланированных отказах.

Соответствие требованиям

Поскольку технология CAFS использует механизмы SMB 3.0 системы Server 2012, наличие операционной системы Server 2012 является обязательным требованием. Технология поддерживается в обеих редакциях, Server 2012 Standard и Server 2012 Datacenter. В редакциях Essentials или Foundation технология CAFS не поддерживается.

Кроме того, для использования технологии CAFS необходимо наличие отказоустойчивого кластера Server 2012. Это означает, что у вас должен быть настроен кластер Server 2012 как минимум из двух узлов. Отказоустойчивые серверы Server 2012 поддерживают до 64 узлов. Вы можете найти пошаговые инструкции по настройке отказоустойчивого кластера в моей статье «Windows Server 2012: Building a Two-Node Failover Cluster» (опубликованной в Windows IT Pro/RE № за 2012 год).

Помимо собственно наличия кластера, на каждый его узел должна быть установлена роль файлового сервера. На кластерном файловом сервере должна быть настроена одна или несколько общих папок с активным новым параметром, отвечающим за постоянную доступность ресурса. Далее я подробно расскажу о создании и настройке постоянно доступных общих папок.

В отказоустойчивом кластере из двух узлов на кластерном хранилище должны быть настроены как минимум два различных тома LUN. На одном томе хранятся общие файлы. Этот том должен быть настроен в качестве общего тома кластера cluster shared volume (CSV). Другой том будет работать в качестве диска-свидетеля. В большинстве решений используется большее количество томов.

Также рекомендуется настроить сеть таким образом, чтобы между узлами было несколько путей. Благодаря такой топологии сеть перестает быть единственной точкой отказа. Использование объединения сетевых адаптеров и/или дублирующих маршрутизаторов позволяет повысить уровень отказоустойчивости вашей сети.

Наконец, для использования преимуществ нового механизма SMB Transparent Failover на компьютерах с клиентом SMB должны быть установлены операционные системы Windows 8 или Server 2012. Когда клиент SMB 3.0 подключается к ресурсу CAFS, он уведомляет службу-свидетеля кластера. Кластер назначает узел, который будет свидетелем для данного подключения. Узел-свидетель отвечает за переключение клиента на новый хост-сервер в случае остановки в работе службы, не вынуждая клиента дожидаться, пока пройдет время отклика протокола TCP.

Создание ресурсов CAFS общего назначения

Для настройки ресурса CAFS откройте мастер Failover Cluster Manager на любом из узлов кластера. Затем щелкните мышью на узле Roles в панели навигации. Как показано на экране 1, в окне Roles отображаются установленные роли.

|

| Экран 1. Мастер Failover Cluster Manager |

Кластер может поддерживать несколько ролей и обеспечивает высокий уровень доступности для каждой из них. На экране 1 мы видим настроенную виртуальную машину с высоким уровнем доступности. Для создания нового ресурса CAFS общего назначения щелкните мышью по ссылке Configure Role…, отмеченной в окне Actions. Будет запущен мастер High Availability Wizard, показанный на экране 2.

|

| Экран 2. Мастер High Availability Wizard |

Прокручивайте список ролей до тех пор, пока не увидите роль файлового сервера. Роль файлового сервера поддерживает ресурсы CAFS обоих типов: общего назначения и масштабируемых приложений. Выберите роль File Server и щелкните мышью на кнопке Next, чтобы перейти к экрану выбора типа ресурса CAFS, см. экран 3.

|

| Экран 3. Окно выбора типа ресурса CAFS |

Диалоговое окно File Server Type позволяет выбрать, какой сервер необходимо создать: файловый сервер общего назначения (File Server for general use) или масштабируемый файловый сервер для данных приложений (Scale-Out File Server for application data). Роль «общего назначения» может быть использована для настройки как общих папок на основе механизма Windows SMB, так и общих папок на основе NFS. Ресурсы CAFS общего назначения также поддерживают устранение дублирования данных, репликацию DFS и шифрование данных. Щелкните мышью на кнопке Next, чтобы продолжить создание ресурса CAFS общего назначения. На экране появится диалоговое окно Client Access Point, показанное на экране 4.

|

| Экран 4. Окно Client Access Point |

Для создания нового ресурса CAFS общего назначения необходимо указать имя сервера, которое клиенты будут использовать при обращении к ресурсу CAFS. Это имя будет зарегистрировано в DNS, и клиенты будут указывать его по аналогии с именем сервера. Кроме того, ресурсу CAFS общего назначения также необходим IP-адрес. На экране 4 я присвоил службе имя CAFS-Gen (для ресурса CFAS общего назначения) и статический IP-адрес 192.168.100.177. Щелкнув кнопку Next, вы сможете выбрать кластерное хранилище для ресурса CAFS.

Диалоговое окно Select Storage, показанное на экране 5, позволяет выбрать хранилище для ресурса CAFS общего назначения.

|

| Экран 5. Окно Select Storage |

Хранилище должно быть доступно для служб кластера. Другими словами, оно должно быть в списке узлов хранения кластера и должно быть отмечено как доступное хранилище. Вы не можете использовать предварительно назначенные общие тома кластера CSV для создания ресурса CAFS общего назначения. В данном примере я мог задействовать три различных диска, и выбрал Cluster Disk 5, потому что изначально готовил это хранилище под размещение ресурса CAFS (экран 5). Однако вы можете выбрать любой из доступных дисков кластера. Щелкнув мышью на кнопке Next, вы перейдете к экрану Confirmation. На нем можно подтвердить выбранные настройки или вернуться к диалоговым окнам мастера High Availability Wizard и внести изменения. Если все параметры вас устраивают, щелкните мышью на кнопке Next экрана Confirmation и перейдите к окну Configure High Availability, которое отображает прогресс настройки ресурса CAFS. По окончании настройки вы увидите экран Summary. Щелчок мышью на кнопке Finish экрана Summary закроет мастер High Availability Wizard и вернет вас в окно Failover Cluster Manager, показанное на экране 6.

|

| Экран 6. Создание постоянно доступной общей файловой папки |

Следующим шагом после создания роли CAFS будет создание постоянно доступной общей файловой папки, использующей данную роль. На экране 6 видно, что роль CAFS-Gen активно работает и использует роль файлового сервера. Для добавления новой постоянно доступной общей файловой папки выберите ссылку Add File Share в окне, которое вы видите в правой части экрана 6. Вы увидите диалоговое окно Task Progress, которое отображает процесс получения информации с сервера. Сразу по завершении на экране появится диалоговое окно New Share Wizard, которое вы видите на экране 7.

|

| Экран 7. Окно New Share Wizard |

Первым делом мастер New Share Wizard спросит, какой тип ресурса CAFS вы хотите создать. Вы можете выбрать ресурс CAFS одного из двух типов: SMB или NFS. Режим SMB Share—Quick активирует создание ресурса CAFS общего назначения. Режим SMB Share—Applications отвечает за создание высоконадежного общего ресурса приложений для таких систем как Hyper-V или SQL Server. Создание масштабируемых ресурсов CAFS для приложений я рассматриваю ниже. Для создания ресурса CAFS общего назначения выберите режим SMB Share—Quick и щелкните кнопку Next. Мастер New Share Wizard отобразит диалоговое окно Share Location, показанное на экране 8.

|

| Экран 8. Окно Share Location |

Имя роли CAFS отображается в поле Server Name. На экране 8 мы видим имя роли CAFS-Gen, которую я создал ранее, и ее состояние – online. Вы может выбрать размещение общего ресурса с помощью полей в нижней части экрана. В данном примере по умолчанию был выбран диск G (экран 8). Если вы хотите использовать другой диск, то можете ввести альтернативный путь в поле Type a custom path, расположенном внизу экрана. В этом примере я оставляю предложенный по умолчанию диск G и нажимаю кнопку Next для перехода к диалоговому окну Share Name, показанному на экране 9.

|

| Экран 9. Имя общего ресурса |

Диалоговое окно Share Name позволяет вам ввести имя общего файлового ресурса. Для простоты я использовал для ресурса CAFS то же имя, что и для службы, CAFS-Gen (экран 9), но это не обязательно. Вы можете дать общей папке любое корректное имя SMB. В центре экрана мы видим локальный и удаленный пути к ресурсу CAFS. Локальный путь в данном примере — G:SharesCAFS-Gen. Сетевые системы будут обращаться к общей папке по пути \CAFS-genCAFS-Gen. Щелкнув мышью по кнопке Next, вы откроете диалоговое окно настройки общего ресурса Configure, показанное на экране 10.

|

| Экран 10. Окно настройки общего ресурса |

Диалоговое окно настройки общего ресурса Configure позволяет контролировать процесс обработки ресурса сервером. Чтобы сделать файловый ресурс постоянно доступным, требуется установить флаг Enable continuous availability. Этот параметр активируется по умолчанию. Параметр Enable access-based enumeration управляет возможностью просмотра файлов и папок пользователями без привилегий. Этот параметр выключен по умолчанию. Параметр Allow caching of share разрешает доступ к ресурсу для пользователей, работающих автономно, посредством технологии BranchCache. И наконец, параметр Encrypt data access позволяет обезопасить удаленный доступ к файлам путем шифрования данных, передаваемых ресурсу и извлекаемых из него. Этот параметр по умолчанию отключен. Щелкнув мышью по кнопке Next, вы откроете диалоговое окно Permissions, показанное на экране 11.

|

| Экран 11. Назначение общему ресурсу разрешений |

По умолчанию ресурс CAFS создается с привилегиями Full Control, предоставленными группе Everyone. В большинстве решений вы, скорее всего, захотите изменить настройку прав доступа. В данном примере я соглашаюсь с правами доступа, заданными по умолчанию. Щелкнув мышью на кнопке Next, вы перейдете к диалоговому окну Confirmation, где сможете просмотреть сводку действий, выполненных на предыдущих экранах мастера New Share Wizard. Вы можете щелкнуть мышью по кнопке Previous, чтобы вернуться к этим экранам и изменить любые параметры. Нажатие мышью кнопки Create в диалоговом окне Confirmations приведет к созданию ресурса CAFS и настройке прав доступа для общей папки. После того, как ресурс CAFS будет создан, мы сможете обратиться к нему, как к любой общей файловой папке. На экране 12 показано, как подключиться к общему ресурсу, введя в проводнике Windows Explorer имена сервера и общей папки – \cafs-genCAFS-Gen.

|

| Экран 12. Подключение к общему ресурсу |

Теперь вы можете наполнить общую папку документами и файлами других типов, использование которых станет более эффективным благодаря высокой доступности ресурсов CAFS.

Создание масштабируемых ресурсов CAFS

Основная задача ресурсов CAFS — обеспечить высокий уровень доступности приложений, хранящих данные в общих файловых папках. В прошлом компания Microsoft не предоставляла поддержку такого типа для приложений, подобных системе SQL Server, хранящих свои базы данных на общих файловых ресурсах. Ситуация изменилась с выпуском платформы Server 2012, поддерживающей технологию CAFS. Настройка масштабируемых ресурсов CAFS отличается от настройки ресурсов CAFS общего назначения. Однако для создания масштабируемого решения используется тот же мастер High Availability Wizard. Чтобы создать новый ресурс CAFS для поддержки масштабируемых приложений, выберите ссылку Configure Role… в окне Actions оснастки Failover Cluster Manager (см. экран 1). Далее в диалоговом окне Select Role выберите роль File Server (см. экран 2). Эти два шага такие же, как при создании ресурса CAFS общего назначения. Однако, как показано на экране 13, в диалоговом окне File Server Type необходимо выбрать режим Scale-Out File Server for application data.

|

| Экран 13. Выбор режима масштабирования ресурсов |

Механизм масштабируемого файлового сервера разработан для приложений, которые оставляют свои файлы открытыми на продолжительное время. Щелкнув мышью кнопку Next, вы перейдете к диалоговому окну Client Access Point, показанному на экране 14.

|

| Экран 14. Окно Client Access Point |

Диалоговое окно Client Access Point позволяет вам задать имя для роли CAFS. Я назвал масштабируемый ресурс CAFS именем CAFS-Apps (экран 14). Это серверное имя, которое клиентские приложения используют при обращении к общему ресурсу. Щелкнув мышью кнопку Next, вы перейдете на экран Confirmation, где можно подтвердить выбранные решения или вернуться назад к окнам High Availability Wizard и внести изменения. Если все верно, щелкните мышью на кнопке Next экрана Confirmation, чтобы перейти к диалоговому окну Configure High Availability, который отображает прогресс настройки ресурса CAFS. По завершении процесса настройки вы увидите экран Summary. Щелчок мышью на кнопке Finish на экране Summary приведет к закрытию мастера High Availability Wizard и вернет вас к оснастке Failover Cluster Manager.

Следующий шаг — добавление общей файловой папки к CAFS-серверу масштабируемых приложений. Чтобы создать новый файловый ресурс для роли CAFS, выберите ссылку Add File Share из окна Actions, по аналогии с созданием файловой папки общего назначения на экране 6. Щелкните мышью по ссылке Add File Share для масштабируемого ресурса CAFS, чтобы запустить мастер New Share Wizard, показанный на экране 15.

|

| Экран 15. Выбор профиля для общего ресурса |

Для создания масштабируемого ресурса CAFS из диалогового окна Select Profile выделите профиль SMB Share—Applications в списке File share profile, после чего щелкните мышью кнопку Next, чтобы перейти к диалоговому окну Share Location, показанному на экране 16.

|

| Экран 16. Выбор файлового сервера масштабируемых приложений |

В поле Server в верхней части диалогового окна отображаются два файловых сервера CAFS, созданных ранее. Для добавления ресурса CAFS к файловому серверу масштабируемых приложений выберите файловый сервер CAFS-APPS с описанием Scale-Out File Server в столбце Cluster Role. После этого выберите том CSV, на котором вы хотите создать общий ресурс CAFS. В этом примере доступно два созданных общих ресурса кластера. В качестве места размещения нового ресурса CAFS я выбрал том C:ClusterStorageVolume1. При желании вы можете вручную ввести путь и к другому тому CSV. После выбора тома CSV нажмите кнопку Next для перехода к экрану Share Name, показанному на экране 17.

|

| Экран 17. Указание имени для файлового ресурса |

Диалоговое окно Share Name позволяет назначить имя для файлового ресурса. Ресурсу CAFS для масштабируемых приложений я присвоил имя HyperV-CAFS (экран 17). В центре экрана мы видим локальный и удаленные пути к ресурсу CAFS. Локальный путь в данном примере — C:ClusterStorageVolume1SharesHyperV-CAFS. Удаленные обращения к общей папке будут выполняться с использованием сетевого имени \cafs-appsHyperV-CAFS. Щелкните мышью на кнопке Next, чтобы перейти к диалоговому окну Configure, см. экран 18.

|

| Экран 18. Диалоговое окно Configure |

При создании масштабируемого ресурса CAFS флаг Enable continuous availability устанавливается по умолчанию.

Параметры Enable access-based enumeration и Allow caching of share отключены, вы не можете выбрать их. Единственный дополнительный параметр, который вы можете выбрать — Encrypt data access. Я оставил без изменений настройки, предложенные по умолчанию (экран 18). Щелкните кнопку Next, чтобы перейти к диалоговому окну Specify permissions to control access, показанному на экране 19.

|

| Экран 19. Разрешения для масштабируемого ресурса CAFS |

Как и ресурс CAFS общего назначения, масштабируемый ресурс CAFS создается с привилегиями Full Control, предоставленными группе Everyone, — и эти права доступа вы, скорее всего, захотите изменить. Я согласился с привилегиями, предложенными по умолчанию, нажал кнопку Next, открывающую диалоговое окно Confirmation, в котором вы можете просмотреть сводку по действиям, выполненным в предыдущих диалоговых окнах мастера New Share Wizard. Вы можете щелкнуть мышью кнопку Previous, чтобы вернуться назад и изменить любой из параметров. Нажатие кнопки Create в окне Confirmations приведет к созданию масштабируемого ресурса CAFS и настройке заданных прав доступа. После того, как ресурс создан, к нему можно подключиться локально, используя путь C:ClusterStorageVolume1SharesHyperV-CAFS, или удаленно, используя путь \cafs-appsHyperV-CAFS. Новый ресурс CAFS теперь виден в точке подключения тома CSV (экран 20).

|

| Экран 20. Новый ресурс CAFS |

Теперь вы можете наполнить ресурс виртуальными машинами Hyper-V, данными SQL Server, а также файлами журналов и данными приложений других типов.

Повышение доступности файлов

В данной статье я показал, как можно использовать ресурсы CAFS для повышения уровня доступности и гибкости элементов существующей инфраструктуры. Технология CAFS обеспечивает более высокую доступность файловых ресурсов общего назначения, а также позволяет серверным приложениям, таким как SQL Server и Hyper-V, хранить свои данные на файловых ресурсах с высоким уровнем доступности, предоставляя новые возможности для хранения данных критически важных приложений.

Опубликовано

⏰ 05.07.2019

Приветствую Вас, уважаемые читатели. Сегодня у нас тема: «Файловый сервер Windows server 2012-16». Мы добавим необходимую роль, и рассмотрим функционал файлового сервера.

Установка Файлового сервера в Windows server 2012-2016

- Заходим в диспетчер сервера, и на панели мониторинга кликаем по «Добавить роли и компоненты».

Окно-памятка мастера установки.

- Жмём «Далее».

Выбор типа установки.

- Нам нужна «Установка ролей и компонентов».

- Жмём «Далее».

Выбор целевого сервера.

- Выбираем нужный сервер, или виртуальный жёсткий диск, из списка.

- Жмём «Далее».

Выбор ролей сервера.

- Выбираем в списке «Диспетчер ресурсов файлового сервера».

- Открывается окно, с необходимыми к установке компонентами.

- Жмём «Добавить компоненты».

- В окне выбора компонентов, жмём «Далее».

Подтверждение установки компонентов.

- Проверяем выбранные параметры, если всё верно, жмём «Установить».

- Закрываем окно по окончании установки.

- Заходим в средства администрирования.

- Выбираем «Диспетчер ресурсов файлового сервера».

Радел «Квоты».

- Тут можно настроить квоты, для дискового пространства, необходимой директории.

- Квоты можно создать на своё усмотрение, либо воспользовавшись, одним из шаблонов.

Раздел «Управление блокировкой файлов».

- Тут можно настроить фильтры, для добавления файлов определённого расширения, в ту или иную директорию.

- Блокировку можно настроить в ручную, либо выбрав один из готовых шаблонов.

Раздел «Управление ресурсами хранилища».

- Тут можно автоматизировать процесс управления хранилищем.

Раздел «Управление классификацией».

- Тут можно настроить классификацию файлов, для более удобной работы с ними.

Раздел «Задачи управления файлами».

- Тут можно создать задачи для работы с файлами.

Сегодня мы рассмотрели тему: «Файловый сервер Windows server 2012-16». Добавили роль, и сделали краткий обзор функционала.

Надеюсь статья была вам полезна. До встречи в новых статьях.

✍

С уважением, Андрей Бондаренко.

Видео на тему «Файловый сервер Windows server 2012»:

Видео на тему «Файловый сервер Windows server 2016»:

✧✧✧

Поблагодарить автора за полезную статью:

WMZ-кошелёк = Z667041230317

✧ Рубрика «Windows server»

✧ Комментарии: нет

Похожие записи

Содержание

Роль File and Storage Services

Дополнительные службы и компоненты роли

Добавление ролей к роли File and Storage Services

Создание общих ресурсов

Создание общих ресурсов с помощью диспетчера серверов

Создание общих ресурсов на удаленных компьютерах с помощью

диспетчера серверов

Публикация общих ресурсов в Active Directory

Управление разрешениями

Разрешения NTFS

Разрешения общего доступа

Сходные черты разрешений общего доступа и разрешений NTFS

Модификация разрешений общего доступа и NTFS

Объединение разрешений общего доступа и NTFS

Подключение к общим ресурсам

Конфликт между наборами учетных данных

Использование команды net use в сети WAN

Распространенные общие ресурсы

Диспетчер ресурсов файлового сервера

Создание политик квот

Создание политик блокировки файлов

Генерация отчетов

Параметры File Server Resource Manager

Протокол SMB 3.0

Совместимость с версиями SMВ 2.0 и SMB 1.0

Безопасность SMB

Внедрение Bitlocker

Что нового в BitLocker

Требования к оборудованию

Включение BitLocker

Использование автономных файлов / кеширования на стороне клиента

Как работает Offiine Files

BranchCache

Включение средств а Offiine Files на сервере

Одной из основных функций любого сервера является обслуживание ресурсов,

таких как файлы и папки. В Windows Server 2012 R2 роли File Services (Службы

файлов) и Storage Services (Службы хранилища) были объединены в одну роль под названием File and Storage Services (Службы файлов и хранилища). Эта роль устанавливается по умолчанию; однако любые дополнительные роли, которые обслуживают File and Storage Services, понадобится добавить посредством мастера в диспетчере серверов.

Роль File Services включает службы роли наподобие диспетчера ресурсов

файлового сервера (File Server Resource Manager — FSRM), службы для сетевой файловой системы (Network File System — NFS), обеспечивающие поддержку клиентов Unix, службу поиска в Windows (Windows Search) и службу BranchCache для удаленных офисов.

Теперь, когда роль Storage Services доступна в сочетании с ролью FileServices, в Windows Server 201 2 R2 предлагается несколько новых и усовершенствованных ролей и компонентов, в том числе дедупликация (Dedup1ication), пространства хранения (Storage Spaces) и пулы хранения (Storage Pools), которые еще более

улучшают эту версию Windows Server.

Когда вы планируете совместное использование файлов и папок, важно пони

мать не только то, как открыть общий доступ к данным, но также и то, как защитить их с помощью разрешений, включая разрешения файловой системы New Technology File System (NTFS) и общего доступа. Хотя оба набора разрешений применяются независимо, они обеспечивают накопительный эффект, предоставляя множество уровней расширенных параметров безопасности. Вы должны быть в состоянии быстро определить, какие окончательные разрешения имеет пользователь, который обращается к общему ресурсу через сеть. И если вы хотите защитить целые жесткие диски, то по-прежнему можете применять компонент BitLocker Drive Encryption

(Шифрование диска BitLocker), чтобы шифровать их содержимое, как это дела

лось в Windows Server 2008 R2. Одной из наиболее заметных новых возможностей

в шифровании дисков Windows Server 2012 R2 являются новые опции BitLocker

Dгive Encryption. Теперь можно использовать опцию Encrypt used disk space only

(Шифровать только использованное пространство диска). Больше не нужно ждать

часами, пока завершится шифрование целого тома, в то время как занята только не большая часть общего пространства на диске. Новые возможности BitLockeг более подробно рассматриваются ближе к концу этой главы.

Лежащим в основе протоколом, который обрабатывает передачи файлов, явля

ется SMB (Serveг Message Block — блок сообщений сервера), который в Windows

Serveг 201 2 был модернизирован до версии 3.0. Протокол SMB 3.0 поддерживает

много новых функций, которые превращают файловые обшие ресурсы в фундамент

для небольших и средних компаний. Этот стек протоколов обеспечивает ряд зна

чительных преимушеств при передаче файлов по сети — при условии подключения

к правильным видам клиентов. При подключении к унаследованным машинам по

прежнему будут применяться версии SMB 1 .0 и SMB 2.0, со всеми присущими им

проблемами. В настоя шее время только Windows 8 и семейство Windows Serveг 2012 могут извлечь полную выгоду от новых функций SMB 3.0, которые будут обсуждаться в этой главе.

В этой главе вы изучите следуюшие темы:

• установка на сервере дополнительных ролей File and Stoгage Services;

• объединение разрешений обшего доступа и NTFS;

• внедрение BitLockeг Drive Encryption.

Роль File and Storage Services

Роль File and Storage Services комбинирует множество файловых технологий и

технологий хранения, которые оказывают администраторам содействие в настройке

файловых серверов для их организации. Стандартная установка сделает возможным базовое администрирование функционаJ1ьности хранилища с применением диспетчера серверов или PoweгShell, но для построения подходяшего файлового сервера желательно установить роль File Server (Файловый сервер) наряду с другими важными ролями вроде File Serveг Resouгce Manageг (Диспетчер ресурсов файлового сервера) и DFS Replication (Репликация DFS). Дело вовсе не в том, что файловая система DFS требуется все время — но она определенно может быть великолепным дополнением, когда необходима репликация для обеспечения доступности или репликация между географически разбросанными местоположениями. Важно иметь план и конечную цель для серверных ролей. Постарайтесь получить максимальную отдачу от первого прохода мастера за счет соответствующего планирования. Мы будем добавлять роли в следующем разделе.

Основной компонент любого сервера — его способность к совместному исполь

зованию файлов. На самом деле служба Server (Сервер) во всем семействе операционных систем Windows Serveг (включая Windows Server 201 2 R2) обрабатывает базовые возможности сервера по обшему доступу к файлам и печати. Но что именно это значит и почему оно настолько важно’? По умолчанию одно лишь наличие функционируюшего сервера вовсе не означает доступность любых ресурсов лля пользователей. Прежде чем они смогут действительно работать с ресурсами, к этим ресурсам

должен быть открыт обший доступ.

Когда вы открываете общий доступ к этой папке через сеть под именем Apps,

вы разрешаете клиентам отображать новую букву диска на своих машинах на вашу

папку F: Apps. За счет такого отображения вы помещаете виртуальный указатель

прямо на удаленный диск. Если вы отображаете диск м клиента на общий ресурс

Apps сервера, то диск м будет выглядеть идентичным папке F: Apps сервера, как показано на рис. 1 3.2.

Не беспокойтесь; позже в этой главе м ы объясним, как создавать такой об

щий ресурс и подключаться к нему. Это все, что действительно нужно сделать.

Совместное использование ресурсов означает, что вы позволяете пользователям обращаться к этим ресурсам из сети. Никакой реальной обработки со стороны сервера не производится; он просто раздает файлы и папки в том виде, как они есть.

дополнительные службы и компоненты роли

Диспетчер серверов (Server Manager) — это одиночная консоль, включающая

множество разделов, которые могут применяться для управления различными сер

верными ролями, в том числе ролью File and Storage Services. Роль Fie and Storage Services в Windows Server 201 2 R2 позволяет делать намного больше, чем просто открьшать общий доступ к папкам. Роль File and Storage Services включает несколько дополнительных служб роли.

• File Server (Файловый сервер). Это главная служба роли, требуемая для поддержки роли File and Storage Services. Данная роль предоставляет возможность создания и управления общими ресурсами наряду с разрешением пользователям открывать совместный доступ и обращаться к файлам, доступным в сети.

Хорошей характеристикой службы роли File Server является то, что она авто

матически добавляется при открытии общего доступа к какой-либо папке. Эта

служба роли использует новый протокол SMB 3.0, который более подробно

обсуждается ближе к концу главы.

• Distrlbuted File System (Распределенная файловая система). Служба роли

Distributed File System (DFS) включает роли DFS Replication (Репликация

DFS) и DFS Namespaces (Пространства имен DFS) и более подробно раскры

вается в главе 14.

• Data Deduplication (Дедупликация данных). Служба роли Data Deduplication

(Dedup) позволяет сохранять больше дискового пространства за счет обнару

жения и устранения дублирования внутри файлов данных. Вместо хранения

множества копий идентичных файлов место занимает только одна копия, а все

дубликаты ссылаются на нее. Основная идея Data Deduplication — сохранить

больше данных внутри меньшего пространства, разделяя файлы на небольшие

блоки, идентифицируя дубликаты и затем поддерживая единственную копию

этих дубликатов. Дедупликация в Windows Server 201 2 R2 теперь является основанной на блоках на уровне самой операционной системы; во многих решениях от поставщиков хранилищ применяется дедупликация, основанная на файлах, на уровне хранилища. Многие люди задаются вопросом, какую экономию дискового пространства они могут ожидать мя разных типов файлов. В табл. 13. 1 приведены некоторые впечатляющие показатели, полученные в результате тес

тирования в испытательной среде. Эти тесты могут быть до некоторой степени

оптимизированы для достижения лучшей производительности.

• File Server Resource Manager (Диспетчер ресурсов файлового сервера). Служба

роли File Server Resource Manager (FSRM) предоставляет развитый набор до

полнительных инструментов, которые можно использовать для управления

хранилищем данных на сервере, включая конфигурирование квот, определе

ние политик блокировки файлов и генерация отчетов по хранилищу.

Таблица 13.1. Экономия хранилища, обеспечиваемая дедупликациеи

в испытательном среде

Общие файлы

Документы

Библиотека приложения

Библиотека VHD

ЭКОНОМКА

Экономия 56 пространства при включенной дедупликации

Экономия 35 пространства при включенной дедупликации

Экономия 780 пространства при включенной дедупликации

Экономия 80-95% пространства при включенной дедупликации

В разделе «Диспетчер ресурсов файлового сервера» далее в главе рассматрива

ются нововведения, привнесенные в FSRM версией Windows Server 2012 R2.

• Network File System (Сетевая файловая система). Эта служба позволяет предоставлять доступ к файлам из клиентских компьютеров Unix и других машин, которые могут взаимодействовать с применением Network File System (NFS).

Операционная система Windows Server 2012 R2 проделала действительно дол

гий путь со времен Windows Server 2008, предложив в этой серверной редак

ции впечатляющее решение с кластеризированной реализацией. В Windows

Server 2012 обеспечивается гладкий обход отказа для клиентов смешанного

режима в кластеризированной среде. Признавая потребность в росте виртуа

лизированного мира, в Microsoft спроектировали службу NFS специально для

кластеризироDанных виртуальных сред, где непрерывность ввода-вывода под

держивается независимо от операции, выполняемой во время отказа. Теперь

используется NFS версии 4.1 , делая реализацию NFS самой надежной и простой для развертывания в рамках семейства Windows Server.

В Windows Server 2012 R2 также появилось несколько новых командлетов

PowerShell, предназначенных для NFS. Чтобы получить полный их список, запустите командлет Get-Coпunand -Module NFS. Как вы увидите, доступны ко

мандлеты практически для любого действия, которое нужно выполнять с NFS.

Для получения информации о синтаксисе или об отдельной команде приме

няйте любой из следующих командлетов:

• Get-Help <имя командлета> -Detailed

• Get-Help <имя команд.лета> -Examples

• Get-Help <имя команд.лета> -Full

• Storage Senices (Службы хранилища). В Windows Server 2012 R2 добавлены

замечательные компоненты, входящие в состав Storage Services. Они теперь

включают пространства хранения и пулы хранения. За счет объединения

Storage Services с Data Deduplication в Windows Server 2012 R2 теперь можно не только предоставлять, но также и составлять конкуренцию службам, которые обычно требуют отдельной сети хранения данных.

• File Server VSS Agent Senice (Служба агента VSS файлового сервера). Когда включена, эта служба роли позволяет выполнять теневое копирование приложений, которые хранят данные на вашем файловом сервере. Новый в Windows Server 2012 компонент VSS for SMB File Shares (VSS для файловых общих ресурсов SMB) позволяет строить резервные копии во время записи актуальных данных на общие ресурсы SMB. Предшествующие версии VSS разрешали работу теневого копирования только на локальных томах.

• iSCSI Target Server (Целевой сервер iSCSI). Эта служба роли представляет собой серверный компонент, который предлагает блочное хранилище другим

серверам и приложениям в сети. Она содержит все инструменты управления,

необходимые для целей iSCSI.

Целевой сервер запускает цель iSCSI через сеть Ethernet без необходимости в развертывании какого-то дополнительного оборудования. Эта служба роли поддерживает неоднородное хранилище, что позволяет Windows Server совместно использовать его в смешанной программной среде, утилизируя разнообразные типы инициаторов iSCSI.

Данной службой роли можно управлять с применением нового графического пользовательского интерфейса, интегрированного в диспетчер серверов, или новых командлетов Windows PowerShell, включенных в Windows Server 2012 R2.

• BranchCache for Network Files (BranchCache для сетевых файлов).

Средство BranchCache может использоваться в среде с несколькими сайтами, чтобы позволить компьютерам в офисах филиалов кешировать общие загружаемые

файлы. Компонент BranchCache должен быть включен на общей папке. Вы

увидите, как это делается, в разделе «Использование автономных файлов / ке

ширования на стороне клиента» далее в главе.

ДОБАВЛЕНИЕ РОЛИ FILE SERVER ПРИ ОТКРЫТИИ ОБЩЕГО ДОСТУПА К ПАПКЕ

Если вы просто применяете проводник Windows для открытия общего доступа к папке, то роль F i l e Server добавляется автоматически. Вы не обязаны добавлять эту роль с использованием диспетчера серверов.

Тем не менее, когда вы планируете задействовать любые дополнительные роли, то должны добавлять их с помощью мастера добавления ролей и компонентов (Add Roles and Features Wizard), доступного в диспетчере серверов.

добавление ролей к роли File and Storage services

Для добавления ролей к роли File and Storage Services выполните следующие

шаги.

1 . Запустите диспетчер серверов, щелкнув на значке Server Manager (Диспетчер

серверов) в панели задач или на плитке Server Manager на экране Start (Пуск),

как показано на рис. 13.3.

2. На вкладке Dashboard (Управляющая панель) щелкните на ссылке Add Roles

and Features (Добавить роли и компоненты), как показано на рис. 13.4.

3. Мастер добавления ролей и компонентов (Add Roles and Features Wizard) прове

дет вас по остальным действиям процесса. Просмотрите информацию на экра

не Before you begin (Прежде чем начать) и щелкните на кнопке Next (Далее).

4. На экране lnstallation Туре (Тип установки) по умолчанию выбран переключа

тель Role-Based ог Feature-Based installation (Установка на основе ролей или

на основе компонентов). Второй переключатель, Remote Desktop Services

installation (Установка служб удаленного стола), касается служб роли для развертывания VDI (Yirtual Desktop Infrastructure — инфраструктура виртуальных рабочих столов). Оставьте выбор по умолчанию и щелкните на кнопке Next.

5. На экране Server Selection (Выбор сервера) выберите сервер, к которому необходимо добавить службы роли, и щелкните на кнопке Next.

6. На экране Server Roles (Серверные роли) выберите следующие службы роли

(рис. 13.5): File Server, File Server Resource Manager и BranchCache for Network Files. Щелкните на кнопке Next.

Теперь, когда службы роли выбраны, наступило время установить любые до

полнительные компоненты, которые помогают в поддержке этих служб ролей.

На выбор доступны многие полезные компоненты.

Ролью считается крупная функция сервера, тогда как компонент — это пакет дополнения меньшего размера, который обычно предоставляет добавочную поддержку

для основной роли. Основные роли могут включать Active Directory, DNS и DHCP.

Компоненты, подобные PowerSheП, Windows Server Backup (Резервное копирование

Wmdows Server) и Remote Ass istance (Дистанционный помощник), обеспечивают допол

нительную функuиональность, помогая эфф ективнее управлять серверными ролями.

7. Для примера давайте установим компоненты BitLocker Drive Encryption,

BranchCache и Enhanced Storage (Расширенное хранилище). Вы заметите, что вы

бор BitLocker Drive Encryption приводит к автоматическому выбору для установки также и компонента Enhanced Storage (рис. 13.6). Щелкните на кнопке Next.

8. Просмотрите информацию на экране Confirmation (Подтверждение), удостове

рившись в том, что ничего не упустили из виду.

Мастер аккуратно отображает все выбранные роли, компоненты и поддерживающие их инструменты. На этом экране присутствует несколько дополнительных опций, которые вы можете счесть полезными: Restart the destination server automatically if required (При необходимости автоматически перезапускать целевой сервер), Export configuration settings (Экспортировать настройки конфигурации) и Specify an alternate source path (Указать альтернативный исходный путь).

Рис. 1 3.6. Выбор дополнительных компонентов для служб роли

9. Щелкните на кнопке lnstall (Установить).

Финальным экраном мастера является Results (Результаты). Здесь отобразит

ся индикатор хода работ по установке. Если вы хотите закрыть этот экран и

выйти, задача будет выполняться в фоновом режиме. Вы всегда можете про

смотреть детальные сведения о задаче в панели задач, щелкнув на значке

Notifications (Уведомления).

10. После успешной установки перезагрузите сервер вручную, или если вы отме

тили флажок Restart the destination server automatically if required на экране Confirmation, то сервер перезагрузится по завершении процесса установки.

Теперь диспетчер серверов включает все роли и компоненты, которые были установлены во время выполнения упражнения. Открыв диспетчер серверов и перейдя на вкладку Dashboard, вы можете просмотреть и воспользоваться установленными ролями и компонентами, щелкая на инструментах и выбирая желаемые ресурсы.

Компоненты File SeNer Resource Manager показаны на рис. 1 3.7.

создание общих ресурсов

Проuесс создания общих ресурсов в этой редакции сервера претерпел ряд интересных изменений. Похоже, что практически все имеет мастер, проводящий нас по задачам и действиям. Существует множество разных способов создания общих ресурсов, которые обсуждаются в данной книге повсеместно. В этом разделе мы сосредоточим внимание на создании обших ресурсов с помошью диспетчера серверов.

Независимо от применяемого метода, на компьютере, где создаются обшие ресурсы, вы должны иметь права пользователя Administrator (Администратор) или Power User (Опытный пользователь).

После создания общий ресурс можно опубликовать в Active Directory, чтобы

упростить пользователям его нахождение. В этом разделе вы научитесь создавать общие ресурсы с использованием диспетчера серверов и публиковать их в Active Directory.

Создание общих ресурсов с помощью диспетчера серверов

Добавлять общие ресурсы в диспетчере серверов относительно просто. На вклад

ке Shares (Общие ресурсы) для роли File and Storage Services доступен мастер созда

ния общеrо ресурса (New Share Wizard), который помогает выполнить эту задачу.

1. Запустите диспетчер серверов, если это еще не сделано, щелкнув на значке

Server Manager (Диспетчер серверов) в панели задач или на плитке Server

Manager на экране Start (Пуск).

2. Выберите роль File and Storage Services и затем вкладку Shares (Общие ресурсы).

3. Щелкните правой кнопкой мыши на области местоположения общей пап

ки и выберите в контекстном меню пункт New Share (Создать общий ре

сурс). Можно также выбрать пункт New Share в раскрывающемся меню Tasks

(Задачи). В любом случае запустится мастер создания общего ресурса, как по

казано на рис. 13.8.

На первом экране мастера, Select Profile (Выбор профиля), предоставляется

возможность выбрать профиль протокола для применения при создании об

щего ресурса. Доступны два крупных варианта и несколько подвариантов. Вы

можете создать либо общий ресурс SMB, либо общий ресурс NFS. В целом

можно отметить следующее:

• общие ресурсы SMB используются для операционных систем Windows;

• общие ресурсы NFS применяются для взаимодействия с машинами на ос

нове Unix.

Протоколы SMB и NFS имеют варианты профиля общего ресурса Quick (Быстрый) и Advanced (Расщиренный). Профиль Advanced имеет несколько дополнительных опций конфигурации, среди которых включение квот. Позже всегда можно добавить дополнительные компоненты, используя диспетчер серверов. Если вы решите включить квоты, то вам сначала потребуется построить новый шаблон квот или отредактировать существующий такой шаблон.

Для SMB предусмотрен еще один шаблон профиля под названием SMB Share —

Applications (Общий ресурс SMB — Приложения). Этот профиль создает общий файловый ресурс SMB с дополнительными настройками, применяемыми

в виртуальной среде.

Рис. 13.8. Создание общего ресурса с использованием диспетчера серверов

4. Для целей этого упражнения выберите профиль SMB Share — Quick (Общий

ресурс SMB — Быстрый), как показано на рис. 1 3.9, и щелкните на кнопке

Next (Далее).

NFS для КЛИЕНТОВ UNIX

Вариант N FS не пригоден к употреблению, если на сервер не была добавлена роль Services for Network File System (Службы для сетевой файловой системы). Если позже вырешите добавить поддержку для клиентов Unix, то всегда сможете добавить упомянутую службу.

После этого варианты NFS стануr доступными в мастере New Share Wizard.

5. На экране Share Location (Местоположение общего ресурса) выберите сервер,

на котором будет размещен общий ресурс, и укажите том на сервере, который

будет служить местоположением общего ресурса.

Обратите внимание, что общий ресурс можно создавать только на сервере с

установленной ролью File Services Resource Manager.

6. Щелкните на кнопке Next.

На экране Share Name (Имя общего ресурса) можно определить имя общего

ресурса и предоставить его описание. При этом отображаются локальный и

удаленный сетевые пути, необходимые для достижения ресурса.

7. Примите эту информацию к сведению, т.к. вам понадобится сообщить ука

занные сетевые пути своим пользователям для доступа к общему ресурсу. На

рис. 13. 1 О приведен пример именования общего ресурса. Щелкните на кнопке

Next. На экране Other Settings (Другие настройки) предлагаются четыре допол

нительных настройки, помогающие сделать общий ресурс более надежным.

• Опция ЕnаЫе access-based enumeration (Включить перечисление на основе

доступа) будет автоматически скрывать папку от пользователя, который не

имеет разрешения читать папку.

• Опция Allow caching (Разрешить кеширование) предоставляет автономным

пользователям доступ к общим данным, когда они работают в автономном

режиме.

• Поскольку вы установили компонент BranchCache в предыдущем упражне

нии, то теперь можете выбрать опцию ЕnаЫе BranchCache on the file share

(Включить BranchCache на этом общем ресурсе).

• Последняя опция на этом экране, Encrypt data access (Шифровать доступ к

данным), защищает удаленный доступ к файлам из общего ресурса.

Если вы еще не включили шифрование на сервере, сделайте это прямо сейчас,

отметив этот флажок. В случае если он недоступен или уже отмечен, значит,

на данном сервере шифрование включено.

8. Сделайте нужный выбор и щелкните на кнопке Next.

9. Экран Permissions (Разрешения) предостамяет возможность при желании изме

нить разрешения NTFS. Разрешения NTFS будут раскрыты позже в этой главе, а

пока щелкните на кнопке Next, чтобы принять стандартные разрешения NTFS.

10. На экране Confirmation (Подтверждение) предстамена сводка по всем выбранным настройкам для создания нового общего ресурса. Внимательно просмотрите их, внесите любые необходимые изменения и щелкните на кнопке Create (Создать). Экран Confirmation показан на рис. 1 3. 1 1 .

Последним экраном этого мастера является Results (Результаты). Отобразят

ся два индикатора хода работ: один для задачи Create SMB Share (Создание

общего ресурса SMB) и еще один для задачи Set SMB Permissions (Установка

разрешений SMB). После того как состоянием обеих задач станет Completed

(Завершена), общий ресурс построен и готов к использованию.

1 1. Щелкните на кнопке Close (Закрыть), чтобы завершить работу мастера.

Создание общих ресурсов на удаленных компьютерах с помощью диспетчера серверов

Предыдущую процедуру можно также выполнить для создания общих ресурсов

на удаленных компьютерах с применением диспетчера серверов. Подобно пред

шествующим редакциям сервера, диспетчер серверов способен выполнять задачи

управления на удаленных компьютерах. На компьютерах, функционирующих под

управлением Windows Server 201 2, компонент Remote Management по умолчанию

установлен и включен. На рис. 13.12 видны различные опции, которые диспетчер

серверов предлагает, когда был добавлен другой сервер.

Управление сервером Windows Server 2008 из Windows Server 2012 R2

Для того чтобы полностью управлять серверами, на которых выполняется

Windows Server 2008 или Windows Server 2008 R2, потребуется провести несколько обновлений. Для начала установите .NET Framework 4.0 и затем Windows Management Framework 3.0. После этого необходимо удостовериться в корректной конфигурации удаленного компьютера, что можно сделать путем ввода трех команд.

1. Введите показанную ниже команду в окне командной строки на компьютере,

который вы желаете администрировать дистанционным образом. Эта команда

включит прослушиватель WinRM:

2. После выдачи запроса введите У и нажмите .

3. Удостоверьтесь, что на удаленном компьютере функционирует служба вирту

альных дисков (Virtual Disk Service). Это можно сделать с помощью следующих

команд:

sc config vds start= auto

net start vds

Вы можете сконфигурировать количество пользователей, которые могут одновре

менно подключаться к общему ресурсу, путем настройки опции User limit (Лимит пользователей) в диалоговом окне свойств общего ресурса. Чтобы установить лимит пользователей, откройте папку Administrative Tools (Администрирование), дважды щелкните на значке Computer Management (Управление компьютером), разверните узел Shared Folders (Общие палки), выберите папку Shares (Общие ресурсы), щелкните правой кнопкой мыши на общем ресурсе, для которого хотите установить лимит пользователей, и выберите в контекстном меню пункт Properties (Свойства).

Ниже показан экранный снимок с настройкой лимита пользователей для общего

ресурса.

В качестве примера, если приложение лицензировано для 100 параллельных пользователей, вы можете сконфигурировать общий ресурс на сервере для поддержки этого лимита, несмотря на то, что в сети может быть 200 пользователей. Просто выберите переключатель Allow this number of users ( Разрешить это количество пользователей) и укажите в поле рядом соответствующее число (по умолчанию оно равно 1 ).

По мере того, как пользователи подключаются к общему ресурсу, их число приближается к лимиту пользователей. При отключении от общего ресурса их количествоуменьшается. Такой тип принудительного применения лицензий может быть удобен для снижения затрат на лицензирование.

Однако будьте осторожны в отношении лицензирования. Не у всех приложений

имеется режим параллельных лицензий, хотя может существовать режим клиентских лицензий.

В режиме клиентских лицензий производитель не заботится о том, сколько пользователей получают доступ к приложению в любой момент времени; играет роль только количество людей, в целом установивших приложение.

В таких случаях лимит пользователей никак вас не защитит.

Необходимо также помнить о том, что этот лимит параллельно подключаемых пользователей основан на целом общем ресурсе.

Он не может быть определен для каждой папки внутри общего ресурса.

Например, у вас может быть два приложения на одном общем ресурсе.

Приложение 1 имеет лимит в 100 пользователей, а для приложения 2 лимит не предусмотрен. По невнимательности вы можете ограничить доступ к приложению 2, когда для общего ресурса устанавливается лимит подключений в 100 пользователей.

Наконец, вы должны принять во внимание, каким образом пользователи подключаются к общему ресурсу для взаимодействия с приложениями, прежде чем ограничивать их на базе параллелизма.

Если все пользователи подключаются к общему ресурсу при входе в систему (как с отображенным диском), и не отключаются вплоть до выхода из системы, то лимит параллелизма может в первую очередь расходоваться на вошедших в систему пользователей, достигая в итоге предела в 100 человек, хотя в действительности работать с приложением могла только небольшая группа пользователей.

Если подключения осуществляются только при использовании приложения,

то лимит пользователей будет работать довольно хорошо.

Следите ЗА ПРОБЕЛАМИ в КОМАНДЕ sc

Команда sc config применяется для изменения конфигурации службы. По умолчанию служба виртуальных дисков (Virtual Disk Service — VDS) не запускается, поэтому вы будете использовать эту команду для автоматического запуска VDS на сервере.

Служба VDS необходима для получения доступа к возможностям дистанционного

управления. Чтобы получить дополнительные сведения об опциях и функциях команды sc, откройте окно командной строки и введите sc config?. Команда конфигурирования сервера (server config — sc) очень приверепдива в отношении пробелов.

Показанная ниже команда содержит пробел после символа =, и она будет работать:

sc config vds s tart= auto

С другой стороны, следующая команда работать откажется из-за пропущенного пробела:

sc config vds start=auto

4. Создайте исключение брандмауэра для группы Remote Volume Management

(Управление удаленными томами) с помощью приведенной далее команды.

В книге команда разнесена на две строки, но на самом деле она должна вводиться в одной строке.

netsh advfirewall firewall set rule-CA

group=»Remote Volume Management» new enaЬle=yes

Если команда была введена корректно, в выводе отобразится строка Updated

3 rules (Обновлены 3 правила).

После того как удаленный компьютер сконфигурирован, вы можете открыть

диспетчер серверов на своем локальном компьютере и выбрать в меню Manage

(Управление) пункт Add Servers (Добавить серверы). Существуют три способа нахождения и добавления новых машин в локальном диспетчере серверов. Сервер

можно добавить методом поиска в Active Directory и выбора компьютера, присоединенного к домену. Кроме того, сервер можно добавить, введя на вкладке DNS имя компьютера или его I Р-адрес.

И, наконец, вкладка lmport (Импорт) позволяет на прямую запросить сетевой путь к желаемой машине или просмотреть местоположения в сети для обнаружения нужного ресурса. Воспользовавшись одним из перечисленных методов, найдите машину для управления и щелкните на кнопке ОК.

Через короткое время диспетчер серверов подключится к удаленному компьютеру.

После этого вы сможете просматривать и управлять удаленным компьютером на вкладке All Servers (Все серверы) в диспетчере серверов. Просто щелкните правой кнопкой мыши на подключенном удаленном компьютере, и в контекстном меню отобразится список функций управления (рис. 13.13).

Публикация общих ресурсов в Active Directorv

Одной из великолепных особенностей среды Active Directory является возмож

ность объединения всех ресурсов предприятия в единый каталог, будь то принтеры, группы, пользователи, организационные единицы или что угодно из области ваших

фантазий — точнее, возможность их обслуживания. Это касается и общих ресурсов.

Главная причина публикации общего ресурса в Active Directory связана с тем, чтобы упростить пользователям его нахождение.

Публикация общего ресурса осуществляется в консоли управления Active

Directory Users and Computers (Пользователи и компьютеры Active Directory).

Щелкните правой кнопкой мыши на необходимой организаuионной единиuе и вы

берите в контекстном меню пункт New�Shared Folder (СоздатьqQбщая папка). Вам

будет предложено указать имя для этой публикаuии общего ресурса и, конечно же, имя самого общего ресурса. Это все, что нужно было сделать — общий ресурс теперь опубликован в Active Directory. После публикаuии общего ресурса можете также добавить ключевые слова, чтобы упростить пользователям его нахождение.

1 . Щелкните правой кнопкой мыши на объекте общей папки в консоли Active

Directory Users and Computers.

2. Выберите в контекстном меню пункт Properties (Свойства) и открывшемся

диалоговом окне щелкните на кнопке Keywords (Ключевые слова).

3. Добавьте любые желаемые ключевые слова, которые пользователи могут при

менять при поиске этого общего ресурса.

На рис. 1 3 .14 демонстрируется добавление ключевых слов к опубликованному

общему ресурсу Colorado Springs.

Рис. 1 3.14. Добавление ключевых слов к опубликованному общему ресурсу

После этого пользователи могут с помощью инструмента поиска в Active

Directory искать по ключевым словам. На рис. 13.15 показан инструмент поиска в

Active Directory с выбранным элементом Shared Folders (Общие папки) в раскрывающемся списке Find (Искать). Мы добавили ключевое слово Colorado и щелкнули на кнопке Find Now (Найти сейчас), что привело к нахождению нужного общего ресурса. Для доступа к общему ресурсу достаточно просто дважды щелкнуть на нем.

Рис. 1 3.15. Применение инструмента поиска в Active Directory

для нахождения опубликованного общего ресурса

Управление разрешениями

Одним из крупных достоинств дисков, сформатированных с файловой системой

NTFS, и общих ресурсов является возможность назначения разрешений и управления тем, кто может иметь доступ к различным файлам и папкам. В то время как в

главе 14 будет подробно раскрыта внутренняя работа этих разрешений, в настоящей главе мы дадим базовое введение в разрешения NTFS и общего доступа. Вы заметите, что в этой редакции сервера в отношении разрешений изменилось не очень многое. По большей части просто появился новый способ для навигации и работы с теми же самыми функuиями и инструментами, которые вы хорошо знаете по версии Windows Server 2008 R2.

Между разрешениями NTFS и разрешениями обшего доступа есть много сходства, о чем пойдет речь в этом разделе.

Сходство включает то, как каждому разрешению может быть назначено действие Allow (Разрешить) или Deny (Запретить), каким образом разрешения накапливаются, как Deny получает приоритет и каким образом используется принuип неявного запрета.

Когда пользователь обращается к общему ресурсу, к которому применены раз

решения NTFS и общего доступа, результирующее разрешение в общем случае называется наименее ограничивающим разрешением.

Поскольку вас могут попросить решить проблему с невозможностью доступа к какому-то файлу или папке, вы должны знать, как вычислить результирующее разрешение, чему и посвящен материал данного раздела.

Разрешения NTFS

Разрешения NTFS применяются к любому файлу или папке на диске, который

был сформатирован с файловой системой NTFS.

• Read (Чтение). Когда пользователю назначено разрешение Read, ему позволе

но просматривать содержимое, разрешения и атрибуты, ассоциированные с

файлом или папкой.

• Read & Execute (Чтение и выполнение). Разрешение Read & Execute используется для предоставления пользователю возможности запуска файлов. Любые исполняемые файлы (такие как . ехе, .bat и . сот) — это файлы, которые можно запускать. Если пользователь имеет только разрешение Read, но не Read & Execute, файлы не могут быть запущены.

• List Folder Contents (Список содержимого папки).

Разрешение List Folder Contents позволяет пользователю просматривать содержимое папки.

Оно дает пользователю возможность увидеть, какие файлы существуют внутри папки, но без применения разрешений Read к этим файлам.

• Write (Запись). Если пользователю назначено разрешение Write дпя файла или

папки, он может модифицировать содержимое этого файла или папки. Под

этим понимается добавление в папку новых файлов или папок либо внесение

изменений в существующие файлы или папки. Тем не менее, удалять файлы

из папки не допускается.

• Modify (Изменение). Разрешение Modify включает все разрешения Read, Read

& Execute и Change, а также возможность удаления файлов и папок.

• FuU Cootrol (Полный доступ). Разрешение Full Control представляет собой объединение всех доступных разрешений с дополнительной возможностью изме

нения разрешений и смены владельца файлов или папок.

Разрешения общего доступа

Разрешения общего доступа применяются к общим ресурсам, только когда к ним

производится доступ через сеть. Разрешений общего доступа всего лишь три.

• Read (Чтение). Пользователи, которым выдано разрешение Read, могут читать

файлы и папки внутри общего ресурса.

• Change (Изменение). Пользователи, которым выдано разрешение Change, могут

читать, запускать, модифицировать и удалять файлы и папки внутри общего

ресурса.

• Full Control (Полный доступ). Пользователи, которым выдано разрешение

Full Control, могут делать все то же самое, что и пользователи с разрешением