Время прочтения

6 мин

Просмотры 58K

Все описанное в статье реализовано в виде инструмента Toroxy, доступного на GitHub

В последнее время анонимность в сети является предметом горячих споров. Ни для кого не секрет, что данные о посещениях Интернет-ресурсов с локального устройства могут собираться на разных уровнях с целью построения «модели» пользователя, которая позже против него же и может быть использована (или могла бы). Поэтому не удивительно, что все большее количество активных пользователей Интернета становятся уверены в необходимости механизмов проксирования и анонимизации. В связи с этим появляется все больше новых VPN-клиентов, но, как показывает практика, далеко не всем из них по-настоящему можно доверять: то не все работает из коробки, то анонимизируется только HTTP-трафик, то качество реализации хромает, а то и вовсе разработчики грешат сливанием данных о своих пользователях.

В этой статье мы попробуем собрать из ряда программных компонентов собственный инструмент с UI, который бы позволил полностью анонимизировать трафик локальной системы и не допустить утечек по «прослушиваемым» каналам ни на одном из этапов работы.

Главной нашей целью будет «сборка» надежной утилиты из готовых инструментов. Очевидно, что идея создания с нуля качественного инструмента за разумный срок чревата ошибками, а поэтому бытрее и надежнее будет выбрать готовые компоненты, а затем правильно их связать!

Что должен уметь инструмент?

- Перенаправлять весь трафик целевой системы на промежуточные узлы (желательно несколько) для надежной маскировки источника

- Отслеживать возможные нарушения анонимности, исправлять их и сообщать о них с помощью UI уведомлений

Выбранные компоненты для создания инструмента:

- tor

- iptables

- python3

- systemd

Перемешав все компоненты в оболочке под названием «Linux» мы определенно сможем получить что-то стоящее, что поможет достигнуть итоговой цели.

Компонент №1: Tor

Именно вокруг этого компонента будет построена вся остальная инфраструктура инструмента. Tor предоставляет механизм, который находится в составе любого VPN-клиента — механизм заворачивания трафика через промежуточные анонимные для внешнего наблюдателя узлы (в стандартной конфигурации таких узла 3).

По умолчанию клиент Tor из стандартных пакетных репозиториев после установки начинает слушать порт 9050, принимающий любого клиента, «умеющего» socks. Проблема заключается в том, что помимо socks-трафика в нашей системе может быть куча другого трафика от приложений, не работающих по этому протоколу. В связи с этим прежде всего в пределах локальной системы придется прорубить окно в сеть Tor для любого нового сетевого соединения. Делается это достаточно просто с помощью поднятия transparent proxy в конфигурации torrc:

/etc/tor/torrc

...

TransPort 9040

# а это нам еще понадобится в дальнейшем для автоматизации из python

ControlPort 9051

...

Отдельного внимания заслуживает UDP трафик. Дело в том, что в основе принципа луковой маршрутизации лежит концепция «соединения» (stream), существующего, как известно, только в TCP. Отправив через Tor UDP-пакет, целевая система не сможет получить на него ответ, так как ответный пакет не найдет обратной дороги. Но несмотря на эту особенность, у нас остается возможность анонимизировать DNS запросы, которые, как известно осуществляются по UDP, а заодно и включить .onion резолв:

/etc/tor/torrc

...

AutomapHostsOnResolve 1

DNSPort 53

...

На этом доступ в Tor открыт в пределах loopback’а.

Компонент №2: Iptables

Так как наша задача заключается в сокрытии истинного источника трафика от внешнего наблюдателя в пределах всей системы, а окно в Tor уже открыто, осталось только завернуть весь трафик в это окно. Поможет нам в этом системный файрвол, находящийся в комплекте с ядром Linux:

# заворачиваем tcp

iptables -t nat -A OUTPUT -p tcp --syn -j REDIRECT --to-ports $TRANS_PORT

# заворачиваем частично udp (dns only)

iptables -t nat -A OUTPUT -p udp --dport 53 -j REDIRECT --to-ports 53

iptables -A OUTPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

# запрещаем всему остальному трафику покидать систему

iptables -A OUTPUT -j REJECT

ip6tables -A OUTPUT -j REJECT

На данном этапе мы получаем рабочую утилиту, надежно маскирующую весь исходящий трафик, однако это только половина работы.

Компонент №3: python + Desktop Evironment UI

Каждый раз производить ручную конфигурацию из консоли (даже если это будет запуск bash-скрипта) будет достаточно утомительно, поэтому самое время приступить к написанию небольшой утилиты, помогающей нам конкретно в следующем:

- Автоматическая установка конфигурации

- Смена своего identity в пределах Tor в любой момент

- Отслеживание целостности правил iptables и их перезапись при нарушении

- Отслеживание текущего identity (IP)

- Уведомление о двух предыдущих пунктах с помощью уведомлений графическогой оболочки

При первом запуске утилита самостоятельно скачает все необходимые компоненты, а при последующих запусках будет конфигурировать Tor в связке с iptables, как описано выше.

При желании смены своего внешнего IP адреса, будет происходить взаимодействие со служебным портом Tor — 9051, открытым в самом начале для автоматизации смены IP:

with Controller.from_port(port = 9051) as controller:

controller.authenticate()

controller.signal(Signal.NEWNYM)

Отслеживание целостности можно реализовать достаточно банально (делаем же на коленке) с помощью периодического чтения структуры правил iptables и проверки их SHA256-суммы:

def rulesOk(self):

RULES_CHECKSUM_CMD = "{ iptables-save && ip6tables-save; } | sed s/--uid-owner\\s[0-9]\\+\\s//g | grep -viE '^#' | grep -viE '^:' | sort | uniq | sha256sum | cut -d' ' -f 1"

checkSum = getoutput(RULES_CHECKSUM_CMD).strip()

alright = checkSum == Strings.RULES_CHECKSUM_CORRECT_HASH

if not alright:

rules = getoutput('iptables-save && ip6tables-save')

self.lastSnapshotFileName = "/tmp/broken-rules-%s.log" % time.strftime("%d-%m-%Y_%I-%M-%S")

open(self.lastSnapshotFileName, "w").write(rules)

return False

else:

return True

Также при обнаружении несостыковок с ожидаемой контрольной суммой можно сохранить дамп правил iptables в /tmp/broken-rules-%d-%m-%Y_%I-%M-%S.log для дальнейших разбирательств. Если окажется, что

rulesOk() == Falseто будет инициирована перезапись таблицы правил iptables.

Наблюдение за текущим IP будет происходить с помощью постоянного обращения на какой-нибудь внешний ресурс, предоставляющий IP-клиента — например, ident.me.

Ну, и напоследок задействуем DE UI для сообщения о проблемах с правилами либо о смене IP. Каждое графическое окружение в каком-то роде уникально, особенно когда речь идет об использовании UI из процесса-демона, но все же на большинстве Linux’ов такой bash-код, вызываемый из Python будет успешно показывать уведомления:

# root UI

eval "export $(egrep -z DBUS_SESSION_BUS_ADDRESS /proc/$(pgrep -u $LOGNAME gnome-session)/environ)"

export DISPLAY=:0

for USR in `ls /home && echo root`

do

# ubuntu gnome + root UI

export XAUTHORITY=/home/$USR/.Xauthority

notify-send -u {0} '{1}' '{2}'

# ubuntu parallels

for UID in `ls /run/user/`

do

su $USR -c "DBUS_SESSION_BUS_ADDRESS=unix:path=/run/user/$UID/bus notify-send -u {0} '{1}' '{2}'"

done

done

Объединив все это в 200-строчном Python скрипте, получаем то, чего добивались. Вот, например, как будет выглядеть уведомление о том, что наш identity обновился:

А вот так будет выглядеть уведомление о том, что была нарушена целостность правил Iptables с указанием выгруженного дампа, содержащего нарушение:

Компонент №4: systemd

Ну и напоследок нам определенно хотелось бы произвести единоразовую настройку и не думать в дальнейшем о своей безопасности, а потому на помощь приходят автозапуск и сервисы. В Linux есть несколько стандартных подсистем управления демонами: systemd, sysV, init. В нашем случае выбор пал на systemd из-за гибкости его настройки.

Предположим, что написанный в предыдущем шаге python-скрипт называется «toroxy» и лежит в /usr/bin/, тогда его автозапуск и последующий мониторинг с определенной гибкостью управления демоном будет таким:

[Unit]

Description=Toroxy

After=network.target

StartLimitIntervalSec=0

[Service]

Type=simple

Restart=always

RestartSec=1

User=root

# service toroxy start

ExecStart=/usr/bin/toroxy service

# service toroxy stop

ExecStop=/usr/bin/toroxy stop

# service toroxy reload

ExecReload=/usr/bin/toroxy switch

[Install]

# запускаемся на init 3, чтобы с пользовательского уровня до загрузки UI трафик уже шел через Tor

WantedBy=multi-user.target

Почти все готово для «промышленной» эксплуатации. Последний штрих, который хотелось бы внести в инструмент для дополнительной надежности — это автоматическая инициализация правил iptables при запуске системы (как известно, правила iptables при перезагрузке сбрасываются) с помощью iptables-persistent:

iptables-save > /etc/iptables/rules.v4

ip6tables-save > /etc/iptables/rules.v6

netfilter-persistent start && netfilter-persistent save

Заключение

Вот мы и собрали из совокупности разношерстных компонентов собственный инструмент, который с достаточно высокой степенью надежности способен обеспечивать непрерывную анонимность пользователя Linux в сети. В завершение следует сказать, что все описанное в статье реализовано в виде инструмента Toroxy, доступного на GitHub.

В этой статье вы узнаете, как пустить весь трафик через цепочки Tor Browser.

Сам по себе Tor можно использовать как браузер для веб-серфинга в анонимной сети, но этот способ поможет вам использовать анонимную сеть Tor’а, как VPN.

Только VPN проигрывает, т.к. VPN-сервисы видят ваш реальный ip-адрес, ведут логи, и при обращении к ним блюстителей закона, послушно отдают всю информацию, которую они собрали про вас.

Софт который Вам понадобится:

1)Tor Browser — Скачать можно здесь https://www.torproject.org/download/download

2)Proxifier — Скачать можно здесь http://www.proxifier.com/download.htm

Инструкция по пуску трафика через TOR

1)Для начала запускаем Tor Browser и подключаемся к сети.

2)После запускаем Proxifier и скрываем DNS(Domain Name System). Открываем вкладку «Name Resolution». Убираем первую галочку(Detect DNS settings automatically) и ставим вторую(Resolve hostnames through proxy). Нажимаем OK.

3)Чтобы пустить весь трафик через Tor открываем вкладку «Proxy Servers».Нажимаем кнопку «Add…».

В поле «Address» Прописываем «127.0.0.1». В поле «Port» Прописываем «9150».

Ставим галочку напротив «SOCKS Version 5». Жмем ОК.

4)Теперь вы практически анонимны, т.к. провайдер все равно видит Ваши перемещения в сети.

Но если запустить Tor в VPN, то вы значительно усложните возможность отслеживать вас.

Так же можно использовать виртуальные машины в сочетании VPN, для еще большей анонимности =)

👥 Пропускаем весь трафик через Tor в Windows или как попасть в Даркнет.Пропуск всего трафика через сеть Tor сеть поднимет безопасность и анонимность пользователя. Еще один плюс, для любого браузера станут доступными сайты доменной зоны .onion.

Минусом этой манипуляции является значительное уменьшение скорости интернета, что может привести к невозможности проводить прямые трансляции либо усложнит связь в том же Zoom, к примеру. Однако этот способ имеет место быть, особенно когда нужно анонимизировать свою работу.

Качаем все необходимое

Для пропуска трафика через Tor необходимо скачать клиент самого Tor-а (логичнож

▪️https://www.torproject.org/download/

Далее потребуется и Proxifier. Скачать его можно отсюда.

▪️https://www.proxifier.com/download/

Настройка

1. Запускаем Tor Browser

2. Запускаем Proxifier. Во вкладке «Profile» выбираем пункт «Proxy servers». В открывшемся окне нажимаем «Add» и вводим локальный адрес 127.0.0.1 с портом 9050 и типом Socks 5.

ps. Или просто сделайте все так как на скрине

Все! Теперь весь интернет-трафик системы проходит через сеть Tor.

Загрузить PDF

Загрузить PDF

Сеть Tor позволяет сделать интернет-трафик анонимным. Многим пользователям известно, как подключиться к сети Tor, но немногие знают, как перенаправить весь сетевой трафик через эту сеть. В этой статье мы расскажем вам, как это сделать.

Шаги

-

1

Установите Tor. Скачайте его на сайте www.torproject.org

-

2

Запустите Tor (а также браузер Tor, если он не запускается автоматически при подключении к сети Tor).

-

3

В браузере Tor нажмите «Настройки» > «Сеть» > «Настройки прокси». Теперь прокрутите вниз до строки «localhost» (локальный адрес) или до строки «127.0.0.1».

-

4

В строке «localhost» (локальный адрес) или «127.0.0.1» найдите номер порта, который указан справа. Теперь скопируйте этот номер порта.

-

5

Откройте настройки прокси системы и задайте новый прокси. IP-адресом будет 127.0.0.1 (или локальный адрес), а номером порта будет тот, который вы скопировали в настройках прокси браузера Tor. Теперь сохраните настройки и/или активируйте новый прокси.

- Отныне весь сетевой трафик будет перенаправляться через сеть Tor, то есть через порт, которым пользуется браузер Tor. Таким образом, вся ваша активность в интернете становится анонимной, а у вас появляется возможность открывать ссылки .onion в любом приложении браузера (chrome).

- Как правило, браузер Tor меняет порт при каждом новом подключении к сети Tor. Поэтому повторите шаги 2–5 при каждом повторном подключении к Tor. Проигнорируйте это, если не отключаетесь от сети Tor.

Реклама

Советы

- В точности выполните описанные здесь действия.

Реклама

Предупреждения

- Не переходите по подозрительным ссылкам .onion с включенным JavaScript.

- Описанные здесь действия затронут только те программы, которые пользуются прокси.

Реклама

Что вам понадобится

- Компьютер

- Браузер Tor (www.torproject.org)

Об этой статье

Эту страницу просматривали 4136 раз.

Была ли эта статья полезной?

Содержание

- 1 Как пустить весь трафик через Tor

- 2 Перенаправление трафика в Tallow

- 2.1 Скачать Tallow

- 2.2 Установка Tallow

- 2.3 Использование Tallow

- 2.4 Настройка Tallow

- 2.5 Дополнительные настройки Tallow

- 3 Оценка программы Tallow

TOR — это более-менее надежный инструмент для обеспечения анонимности. Бывают ситуации когда необходимо через него пропустить не только трафик из браузера (что тот же Tor Browser), но и вообще весь трафик всей системы.

Как мы знаем не весь трафик можно пропустить через Tor. Например вы не сможете пустить UDP-трафик через Tor. Есть конечно всякие костыли, но все они реализуются через одно место и вследствие этого не всегда работают должным образом.

Как пустить весь трафик через Tor

Существует несколько способов решить эту проблему. Мы можем использовать Tor Bundle, о котором мы писали в статье «Запуск Tor автоматический». Но используя этот способ вы можете столкнуться с проблемой деанонимизации. Трафик который не поддерживает Tor может попросту выбежать и попасть в сеть в в открытом виде, тем самым засветив ваш IP.

Второй способ — это использовать специальные программы. Об одной из них и пойдет речь в следующей главе.

Перенаправление трафика в Tallow

Tallow (TorWall) — прозрачный брандмауэр Tor и прокси-решение для Windows. Вкратце, когда вы запустите Тэлоу:

- Весь трафик с вашего ПК прозрачно перенаправляется через сеть анонимности Tor. Программу не нужно настраивать для использования Tor.

- Все не связанные с Tor-трафик, такие как UDP, блокируются. Сюда входит и DNS-трафик, который помогает уменьшить утечки.

У Tallow есть несколько преимуществ:

Во-первых, весь не Tor трафик блокируется и не может покинуть ваш компьютер. Это защищает от некоторых уязвимостей, таких как «утечка DNS».

Во-вторых, Tallow прозрачен. Это означает, что ваши приложения и программы не будут знать, что трафик перенаправляется через Tor. Поэтому вы можете использовать свой предпочтительный веб-браузер или любую другую программу, которая подключается через Интернет, с нулевой конфигурацией.

Но будьте осторожны! В отличие от Tor Browser Bundle, Tallow не анонимизирует контент, отправленный через сеть Tor. Например куки или другая информация, которая может идентифицировать вас.

Скачать Tallow

Сначала загрузите Tallow. Скачать приложение можно с официального сайта по этой прямой ссылке. Программа имеет две версии: обычную и портабельную (версия которая не требует установки).

Работает на операционных системах: Windows Vista, Windows 7, Windows 8, Windows 10, MacOSX, Linux.

Также программу можно скачать с репозитория на GitHub:

Установка Tallow

С установкой на Windows все просто. Просто запускаете файл и дождитесь конца установки.

Использование Tallow

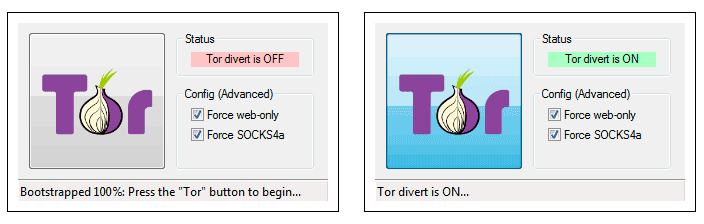

Использовать Tallow также просто как и устанавливать. Нажмите большую кнопку «Tor», чтобы начать перенаправление трафика через сеть Tor.

Нажмите кнопку «Tor» еще раз, чтобы остановить работу Тэлоу и вернуть подключение к Интернету, в прежнее состояние.

Имейте ввиду во время включения и отключения программы подключения к сети будет прерываться!

Настройка Tallow

Как вы видите на скрине. В программе имеется две настройки:

- Force web-only — блокирует весь трафик, не относящийся к сети (порт HTTP 80, HTTPS-порт 443)

- Force SOCKS4a — блокирует прямые подключения к IP-адресам через Tor.

Дополнительные настройки Tallow

Для продвинутых пользователей есть возможность изменить некоторые настройки редактируя разные файлы. Например:

- Используя командную строку можете настроить вывод отладки запустив файл tallow.exe.

- Изменив файл hosts.deny, вы сможете изменить домены которые блокируются через Tor.

- Отредактировав файл traffic.deny, контролировать, какие типы трафика блокируются через Tor.

- Изменив файл torrc для настройки Tor.

- Заменив файл tor.exe на обновить версию.

При тестировании программа работала нормально. Но надо понимать, что это бета-версия программы, а это значит что могут быть ошибки.

Наша оценка

Если вы просто хотите обойти блокировку сайтов и не заботитесь о сильной анонимности, тогда использование Tallow может быть вполне уместным.

User Rating:

3.84

( 5 votes)

Windows PC is connected to internet via ethernet and shares connection via wi-fi hotspot. All traffic shared by hotspot should be routed through Tor.

This is needed to enable connection to Tor network from device which has no Tor apps (Blackberry Playbook tablet).

asked Nov 2, 2013 at 7:32

janotjanot

1539 bronze badges

4

You can make the SOCKS proxy (which is what applications use to send traffic through Tor) useable by the local network.

However,

- I don’t know whether you can easily configure the tablet to use the proxy.

- The applications on the tablet can selectively disregard the proxy settings.

answered Nov 2, 2013 at 9:03

0

There is a tutorial how to use Raspberry Pi to make your own torified Wi-Fi.

answered Nov 2, 2013 at 10:55

Windows PC is connected to internet via ethernet and shares connection via wi-fi hotspot. All traffic shared by hotspot should be routed through Tor.

This is needed to enable connection to Tor network from device which has no Tor apps (Blackberry Playbook tablet).

asked Nov 2, 2013 at 7:32

janotjanot

1539 bronze badges

4

You can make the SOCKS proxy (which is what applications use to send traffic through Tor) useable by the local network.

However,

- I don’t know whether you can easily configure the tablet to use the proxy.

- The applications on the tablet can selectively disregard the proxy settings.

answered Nov 2, 2013 at 9:03

0

There is a tutorial how to use Raspberry Pi to make your own torified Wi-Fi.

answered Nov 2, 2013 at 10:55

24/08/2015

#tor

#secure

#forward

Для чего необходимо

Бывают ситуации когда необходима анонимность, но VPN под рукой нет. И VPN вряд ли можно назвать анонимным инструментом, ведь вы на него заходите как правило со своего IP (если это не двойной VPN), а значит оставляете следы, даже если не ведутся логи. Что уж говорить о VPN-услугах, которые вы покупаете у чужих людей. Они в свою очередь чаще всего ведут и логи и сниффают трафик и при любом обращении местных спецслужб эту информацию послушно предоставляют.

TOR — неплохой инструмент для анонимности и иногда необходимо через него пропускать не только трафик из вашего браузера (что делает например tor-browser), но и вообще трафик всей системы + не все необходимые вам программы могут поддерживать socks-прокси.

Установка и настройка TOR

Устанавливаем:

$ sudo apt-get install tor

Для настройки используется конфиг /etc/tor/torrc, открываем/создаём и вписываем туда следующее:

VirtualAddrNetworkIPv4 10.192.0.0/10

AutomapHostsOnResolve 1

TransPort 9040

DNSPort 53

# для жителей СНГ рекомендую исключить Exit-ноды следующих стран

ExcludeExitNodes {RU},{UA},{BY}

Настройка DNS

Использовать ДНС-сервера от Google, либо чьи-нибудь ещё — плохая идея, т.к. они тотчас вас деанонимизируют.

Будем использовать локальный ДНС средствами TOR. Для выполним следующее:

$ sudo rm -f /etc/resolv.conf # удалим, т.к. иногда это сим-линк

$ echo "nameserver 127.0.0.1" | sudo tee /etc/resolv.conf

Поскольку всякие NetworkManager очень любят перезаписывать этот файл — лучше его вообще залочить на запись:

$ sudo chattr +i /etc/resolv.conf

(для анлока вместо +i используйте -i)

Настройка Iptables и проверка работоспособности

Создаём скрипт iptables_setup.sh:

#!/bin/sh

### set variables

#destinations you don't want routed through Tor

_non_tor="192.168.1.0/24 192.168.0.0/24"

#the UID that Tor runs as (varies from system to system)

_tor_uid="XYZ" # XYZ меняем на UID пользователя TOR (!)

#Tor's TransPort

_trans_port="9040"

### flush iptables

iptables -F

iptables -t nat -F

### set iptables *nat

iptables -t nat -A OUTPUT -m owner --uid-owner $_tor_uid -j RETURN

iptables -t nat -A OUTPUT -p udp --dport 53 -j REDIRECT --to-ports 53

#allow clearnet access for hosts in $_non_tor

for _clearnet in $_non_tor 127.0.0.0/9 127.128.0.0/10; do

iptables -t nat -A OUTPUT -d $_clearnet -j RETURN

done

#redirect all other output to Tor's TransPort

iptables -t nat -A OUTPUT -p tcp --syn -j REDIRECT --to-ports $_trans_port

### set iptables *filter

iptables -A OUTPUT -m state --state ESTABLISHED,RELATED -j ACCEPT

#allow clearnet access for hosts in $_non_tor

for _clearnet in $_non_tor 127.0.0.0/8; do

iptables -A OUTPUT -d $_clearnet -j ACCEPT

done

#allow only Tor output

iptables -A OUTPUT -m owner --uid-owner $_tor_uid -j ACCEPT

iptables -A OUTPUT -j REJECT

Переменную _tor_uid меняем на uid пользователя под которым работает tor.

Определить это значение можно так:

$ grep tor /etc/passwd

debian-tor:x:135:145::/var/lib/tor:/bin/false

Первая цифра, то есть 135 — uid, меняем в скрипте

Запускаем:

$ chmod +x iptables_setup.sh

$ sudo ./iptables_setup.sh

Проверяем работу. Включаем tor:

$ sudo /etc/init.d/tor restart

Пробуем зайти на https://check.torproject.org/. Должны увидеть надпись “Congratulations. This browser is configured to use Tor”.

Теперь останавливаем TOR:

$ sudo /etc/init.d/tor stop

И повторно пробуем зайти на сайт, либо запускаем любую другую программу (например, IM-клиент), интернет не должен работать, т.к. выключен TOR.

Если всё верно, то прописываем правила iptables в автозагрузку:

$ sudo iptables-save > /etc/iptables_tor

Открываем файл /etc/rc.local и перед exit 0 вставляем:

iptables-restore < /etc/iptables_tor

Добавляем запуск TOR в автозагрузку:

$ sudo update-rc.d tor enable

Отключение перенаправления трафика

Для того чтобы привести правила iptables к девственному виду и отключить перенаправление трафика в сеть TOR можно создать скрипт со следующим содержанием:

#!/bin/sh

echo "Stopping firewall and allowing everyone..."

iptables -F

iptables -X

iptables -t nat -F

iptables -t nat -X

iptables -t mangle -F

iptables -t mangle -X

iptables -P INPUT ACCEPT

iptables -P FORWARD ACCEPT

iptables -P OUTPUT ACCEPT

Несколько советов

-

Неплохим вариантом будет использование на хосте VPN, а в виртуальной машине TOR, но в некоторых случаях лучше действовать наоборот. Зависит от того, какие цели вы преследуете.

-

Если необходимо скрыть от местного провайдера ваше использование TOR, то запускайте TOR внутри VPN.

-

Если же необходима более серьёзная анонимность и постоянный IP (некоторые сайты блокируют, или не любят TOR — капчи хороший тому пример), то заведите девственно чистую виртуальную машину с левым MAC-адресом сетевой платы, а в ней чистый профиль браузера и под ним (ес-но тоже под TOR) зарегистрируйте либо VPS-сервер (для последующей настройки VPN), либо уже готовый VPN-сервер, пользуясь анонимной валютой (qiwi с левой симкой, либо bitcoin) и левыми ФИО и мылом (который тоже зарегайте под тором в этой виртуалке) и используйте свежезарегистрированные почту/vpn исключительно в этой виртуалке, никогда не входите под ней в свою основную почту, социальные сети и т.д. (тоже самое с свежезареганной почтой и vpn — лишь в текущей виртуалке), т.к. достаточного одного раза, чтобы ваша вторая личность была навсегда связана с основной и тогда получится что все труды были напрасны.

-

Ещё неплохой идеей будет запускать TOR в chroot-окружении. В интернете немало информации по настройке, например: https://trac.torproject.org/projects/tor/wiki/doc/TorInChroot (единственный плохой совет в статье — ставить TOR из исходников, ставьте лишь из репозитория вашего дистрибутива и регулярно обновляйте его и всю систему). Это дополнительно обезопасит вас от критических уязвимостей найденных в системе которую вы используете и в TOR. Хотя ещё лучшей идеей будет настроить TOR на отдельном роутере в chroot окружении, но это уже если у вас true-паранойя.