Если вы будете четко понимать, как использовать AutoRuns, вы всегда сможете определить, заражен ли ваш компьютер нежелательным ПО.

Примечание: в этой статье рассказано, как можно обнаружить вредоносные программы на домашнем ноутбуке или ПК. Для выявления и удаления вредоносных программ в организации необходимо следовать корпоративному плану реагирования на инциденты.

Что такое AutoRuns?

AutoRuns — это инструмент Microsoft, который выявляет ПО, настроенное на запуск при загрузке устройства или входе пользователя в свою учетную запись. При включении компьютера часто запускается надежное программное обеспечение. Ярким примером является Outlook, поскольку проверка электронной почты нередко являются первым действием после входа в аккаунт.

Если устройство было взломано, то приникшее на него вредоносное ПО должно «выдержать» перезагрузку. После выключения компьютера вредоносной программе требуется определенный механизм для продолжения работы на устройстве. Для этого могут использоваться встроенные функции Windows, позволяющие запускать программы при загрузке.

AutoRuns: основы

На изображении ниже мы видим, что AutoRuns имеет ряд вкладок, в каждой из которых содержатся данные о механизме автозапуска.

Во вкладке Logon (вход в систему) представлена информация о стандартных местах загрузки для всех пользователей устройства. В частности, здесь указаны места запуска программ, а также соответствующие ключи запуска. Ключ запуска является частью реестра устройства: вредоносное ПО часто создает такой ключ, чтобы при загрузке устройства вредоносная программа запускалась автоматически.

Во вкладке Explorer (проводник) отображается информация о следующих элементах:

-

Shell extensions (расширения оболочки) — это отдельные плагины для Проводника Windows (например, для предварительного просмотра файлов PDF).

-

Browser Helper Objects (объекты помощника браузера) — модули DLL, выполняющие роль плагинов для Internet Explorer.

-

Explorer Toolbars (панели инструментов проводника) — это сторонние плагины для Internet Explorer; через панель инструментов осуществляется доступ к сторонней платформе.

-

Active Setup Executions (выполнение задач через Active Setup) — механизм для однократного выполнения команд для каждого пользователя во время входа в систему.

Во вкладке Internet Explorer отображаются вспомогательные объекты браузера, панели инструментов Internet Explorer и расширения.

Во вкладке Scheduled Tasks (запланированные задачи) показываются задачи, которые настроены на запуск при загрузке или входе в систему (это часто используется различными семействами вредоносных программ).

Во вкладке Services (службы) отображаются все службы Windows, автоматический запуск которых запланирован при загрузке устройства.

Драйверы позволяют оборудованию взаимодействовать с операционной системой устройства. Во вкладке Drivers в AutoRuns отображаются все зарегистрированные на устройстве драйверы, кроме отключенных.

Image Hijacks (подмена образов) представляет собой довольно коварный метод, заключающийся в том, что ключ для запуска определенного процесса в реестре Windows на самом деле запускает другой, вредоносный, процесс.

В AppInit DLL показаны библиотеки DLL, зарегистрированные как DLL инициализации приложений.

Во вкладке Boot Execute (выполнение при загрузке) отображаются места запуска, связанные с подсистемой диспетчера сеансов (smss.exe).

Известные библиотеки DLL (Known DLL) в Windows — kernel32.dll, ntdll.dll — позволяют программному обеспечению импортировать определенные функции. Некоторые вирусы устанавливают созданные разработчиком вируса вредоносные библиотеки DLL, причем в места, где вы вряд ли будете искать легитимные библиотеки DLL Windows, например во временных папках.

Winlogon используется, когда пользователь входит в систему Windows. В этой вкладке отображаются библиотеки DLL, регистрирующие уведомления о событиях Winlogon.

Во вкладке Winsock Providers (провайдеры Winsock) показываются зарегистрированные протоколы Winsock. Winsock, или Windows Sockets, позволяет программам подключаться к Интернету. Вредоносное ПО может установить себя как провайдера Winsock, чтобы его было сложно удалить. AutoRuns может отключить провайдера, но не удалить его.

Во вкладке Print Monitors показываются библиотеки DLL, загружающиеся в службу буферизации печати. Вредоносное ПО может установить сюда вредоносную DLL.

Провайдеры Windows Local Security (LSA Providers) поддерживают процессы, связанные с безопасностью и аутентификацией.

Как использовать AutoRuns для выявления подозрительного программного обеспечения

Теперь мы хорошо представляем, что может обнаружить AutoRuns, однако на всех скриншотах выше показаны исключительно записи исключительно легитимного программного обеспечения. Как мы узнаем, является ли программа, указанная в AutoRuns, надежной или требующей дополнительной проверки (в частности, вредоносным ПО)?

На изображении выше мы видим, что во вкладке Logon показан созданный ключ запуска для файла ARP Service (выделено красным), который можно найти в следующем месте в реестре:

HKLMSoftwareMicrosoftWindowsCurrentVersionRun

Это распространенный механизм персистентности, используемый вредоносными программами для «выживания» после перезагрузки. Также мы видим пустые ячейки в столбцах Description (описание) и Publisher (издатель). Само по себе отсутствие описания не означает, что файл является вредоносным, а вот отсутствие подписи и издателя являются поводом для расследования.

В столбце Image Path (путь к образу) можно увидеть место установки программы. В данном случае путь таков: program filesarp servicearpsv.exe.

Поиск этого пути в Google выдает всего два результата, что вызывает сомнения в легитимности программного обеспечения.

Во вкладке запланированных задач также можно увидеть увидеть две строки, относящиеся к программному обеспечению ARP Service, на которое мы обратили внимание.

Нажав правой кнопкой мыши на интересующий файл, мы можем отправить его на сайт virustotal.com. Virustotal — это база данных вредоносных программ, в которой можно узнать о том, признан ли конкретный файл вредоносным разными поставщиками антивирусов.

После отправки файла в столбце Virus Total (общее количество вирусов) будет показано, сколько поставщиков антивирусов классифицировали данный файл как вредоносный. На изображении ниже видно, что 55 из 76 поставщиков определили этот файл как вредоносный.

Вот несколько основных советов по выявлению вредоносного ПО с помощью AutoRuns:

-

Google — ваш друг! В случае малейших сомнений выполните в Google поиск имени файла и его местоположения. Задайте себе вопрос: легитимное ли это ПО и в правильном ли месте оно находится?

-

Проверьте описание на наличие контрольных признаков (например, грамматические ошибки или предположительно случайно сгенерированный текст — это может указывать на то, что AutoRuns обнаружил программное обеспечение, требующее детального изучения.

-

Ищите временные папки. Вредоносные программы часто устанавливаются во временные папки файловой системы. Если у вас есть программа, которая запускается при загрузке устройства, почему она находится во временной папке?

-

Определите хеш файла и перейдите на сайт virustotal.com. Если вредоносное ПО было установлено от имени администратора, оно может храниться где угодно на диске. Убедитесь, что файл является вредоносным, на virustotal.

Как использовать AutoRuns для удаления вредоносных программ

Во-первых, убедитесь, что вирус запущен на вашем устройстве. Для этого можно открыть диспетчер задач, однако мы рекомендуем использовать Process Hacker — один из инструментов для анализа вредоносных программ. После загрузки нажмите правой кнопкой мыши на значок на рабочем столе и выберите «Запуск от имени администратора».

После запуска Process Hacker можно найти вредоносное ПО, запущенное на устройстве.

Нажав на название вредоносной программы правой кнопкой мыши, мы можем найти файл на диске, выбрав Open file location (открыть расположение файла).

После этого в проводнике Windows будет открыта папка с данным файлом.

Перетащив файл в такой инструмент, как PeStudio, мы можем получить хеш файла.

Bf48a5558c8d2b44a37e66390494d08e

Переход на virustotal и определение хеша покажет, что это RAT (троян удаленного доступа), известный под именем Nanocore.

Чтобы остановить выполнение вредоносной программы, нажмите правой кнопкой мыши на соответствующее имя процесса и выберите «Завершить».

После этого AutoRuns позволяет удалить механизмы персистенции, используемые для запуска вредоносного ПО.

Теперь вирус можно удалить из проводника Windows.

Советы по использованию AutoRuns от Sysinternals

Мы не рекомендуем использовать AutoRuns в качестве единственной формы обнаружения и удаления вредоносного программного обеспечения. Если вы выявили и удалили вредоносную программу с помощью описанных методов, стоит принять во внимание следующее:

Имеются ли у вас резервные копии файлов и данных? Если ваше устройство взломали, высока вероятность того, что на нем могут находиться другие вредоносные программы. Наличие резервных копий гарантирует возможность восстановления данных устройства, что дает уверенность в полном устранении последствий вторжения.

Какое антивирусное ПО у вас установлено? Если у вас установлен антивирус, но ваше устройство по-прежнему инфицировано, значит, ваши механизмы безопасности не сработали и, возможно, пришло время инвестировать в более надежную систему защиты данных.

Используйте функцию сравнения AutoRuns, чтобы упростить проверку на наличие нежелательного программного обеспечения, которое продолжает действовать на вашем устройстве. Для этого нужно запустить AutoRuns на неинфицированном устройстве, выбрать File (файл) и Save (сохранить).

Результаты будут сохранены в виде файла файл AutoRuns Data с расширением .arn’AutoRuns. В примере ниже я сохранил результаты как файл с именем clean.

Теперь вы можете сравнить эти результатами с результатами будущих проверок с помощью AutoRuns. Для этого выберите File (файл), а затем Compare (сравнить).

В примере ниже мы выбираем результаты, сохраненные в файле clean.

После этого AutoRuns будет показывать только новое ПО с механизмом персистенции. Это позволяет исключить легитимные программы, установленные на неинфицированном устройстве.

Чаще всего AutoRuns используется для выявления вредоносных программ, однако в этой статье мы продемонстрировали, как этот инструмент может обнаруживать разные способы, с помощью которых вредоносное ПО пытается продолжить работу на вашем устройстве.

Еще одной привлекательной характеристикой AutoRuns является цена! Есть множество бесплатных инструментов, которые могут помочь вам выполнить не только проверку на наличие вредоносных программ, но и ряд задач системного администрирования, поэтому обязательно прочитайте эту статью, где рассказывается о 21 бесплатном инструменте, которые должен знать каждый системный администратор.

Если угроза того, что вредоносное ПО остается незамеченным в вашей организации, является для вас актуальной, посмотрите, как мы останавливаем кибератаки, а также демонстрацию наших методов реагирования на угрозы.

Содержание

- Где прячутся вирусы и как пользоваться командой msconfig в Windows 🕔 1 мин.

- 1. В автозагрузке операционной системы

- 2. Вместо проводника

- 3. Вместе с userinit.exe или uihost.exe

- Где находятся вирусы

- Как легко избавиться от вирусов в реестре

- Dr.Web CureIT

- Microsoft Malicious Software

- Поиск с помощью программы

- Самостоятельная проверка

- 4 способа поиска вирусов без покупки антивирусного ПО

- Как найти вирус в реестре windows 10

- В реестре хранятся вирусы — чистим его!

- Что такое реестр?

- С чего начать?

- Полное сканирование системы

- Автоматический поиск в реестре

- Ручная проверка

- Разбираемся в Windows 10 с вирусами

- Защита Виндовс

- Средство устранения вредоносных программ

- Отключаем Защитник Виндовс

- Через «Параметры»

- Через реестр

- Через редактор групповых политик

- Как легко избавиться от вирусов в реестре

- Dr.Web CureIT

- Microsoft Malicious Software

- Поиск с помощью программы

- Самостоятельная проверка

- Еще несколько способов разобраны в этом видео

- Как проверить компьютер Windows 10 на вирусы

- Где прячутся вирусы

Где прячутся вирусы и как пользоваться командой msconfig в Windows 🕔 1 мин.

При заражении компьютера вирусы поступают таким образом, чтобы при загрузке операционной системы они тоже загружались, либо загружалась их необходимая часть. Для этого они вносят изменения в реестр Windows.

В зависимости от «продвинутости» создателя вируса, это может быть реализовано по-разному. Рассмотрим самые распространенные случаи:

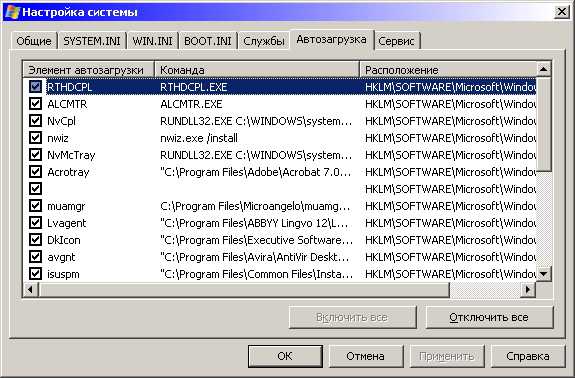

1. В автозагрузке операционной системы

Проверить это можно с помощью команды msconfig, запущенной через меню Пуск — Выполнить

В столбце «Команда» не должно быть подозрительных элементов, например C:Program Filesnovirus.exe

Команда msconfig позволяет только отображать и отключать ненужные программы из автозагрузки, для полного удаления следов необходимо почистить соответствующие ветки реестра (посмотреть в столбце «Расположение»).

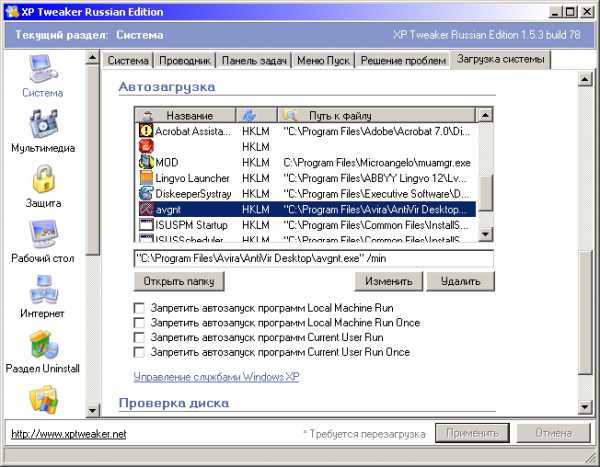

Как альтернативe команде msconfig можно использовать программу XPTweaker (скачайте с официального сайта).

В разделе «Система» перейти на закладку «Загрузка системы», прокрутить скроллом немного вниз до заголовка «Автозагрузка». Также просмотреть внимательно список загружаемых вместе с операционной системой приложений и при необходимости удалить ненужные. Программа удаляет информацию сразу и в реестре Windows.

Внимание! Для того, чтобы случайно не удалить важный системный процесс Windows — уточните предварительно у компьютерных гуру или найдите ответ через поисковую систему Яндекс или Гугл о неизвестных вам загружаемых приложений, например RTHDCPL.EXE

Данный способ загрузки вируса — самый элементарный. Он легко обнаруживается, и вирус удаляется. Так действовали вирусы 5−10-летней давности.

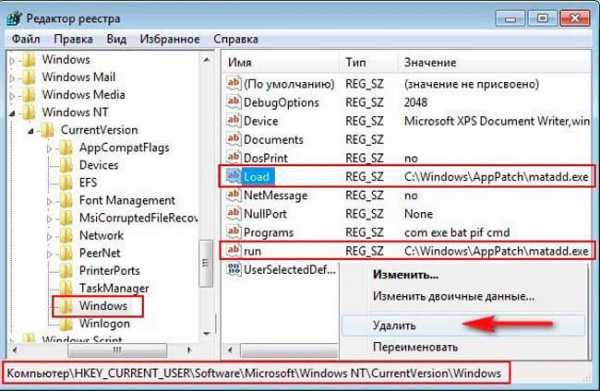

2. Вместо проводника

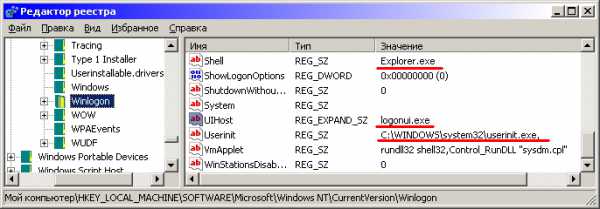

Это очень распространенный случай при заражении вирусами, особо часто он был замечен при установке пopнo-баннеров на операционную систему. Вирус в этом случае грузится вместо проводника Windows, заменив запись в реестре:

В ветке HKLMSOFTWAREMicrosoftWindows NTCurrentVersionWinlogon

Параметр Shell (reg_sz) вместо значения «explorer.exe» заменяется вирусом на свой, например C:WINDOWSsystem32h6d8dn.exe или подобную хрень.

В ветке HKLMSOFTWAREMicrosoftWindows NTCurrentVersionWinlogon

Параметр Shell (reg_sz) вместо значения «explorer.exe» заменяется вирусом на свой, например C:WINDOWSsystem32h6d8dn.exe или подобную хрень.

Исправить это с наименьшими потерями можно, загрузившись с загрузочного CD-ROM или USB, проверить систему с помощью утилиты от Доктора Веба — launcher.exe. Но только в том случае, если в базе вирусов Доктора Веба есть информация об этом вирусе.

Более действенный и быстрый способ — загрузившись с загрузочного диска запустить программу редактирования реестра с возможностью подключения к удаленному реестру. Для этого идеально подходит сборка ERD.

Нужно посмотреть запись в реестре по адресу HKLMSOFTWAREMicrosoftWindows NTCurrentVersionWinlogon, исправить «хрень» у записи параметра Shell (reg_sz) на «explorer.exe» и запомнить путь нахождения и имя файла вируса, чтобы удалить его вручную.

3. Вместе с userinit.exe или uihost.exe

В этом случае рабочий стол может отображаться и компьютер может вроде бы нормально работать, но могут быть заблокированы некоторые функции браузера по умолчанию или всех браузеров, невозможность отрыть сайты антивирусных программ и др.

Userinit.exe — программа, которая открывает Рабочий стол и активирует сетевые функции после запуска Windows. Находится он по адресу C:WINDOWSsystem32userinit.exe. Размер оригинального файла составляет 26,0 КБ (26 624 байт), на диске: 28,0 КБ (28 672 байт).

Некоторые вирусы могут изменить запись в реестре у трех параметров (у всех или только некоторых) Userinit, UIHost и Shell, расположенных по адресу:

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindows NTCurrentVersionWinlogon

Оригинальные параметры записи в реестре должны быть следующими:

Вирус может прописать себя например так:

В данном примере файл gertinw.exe — это 100% вирус! Обязательно запомнить путь к файлу вируса и удалить его!

После удаления нужно заменить файлы userinit.exe, logonui.exe (находятся в C:WINDOWSsystem32) и explorer.exe (находится в C:WINDOWS) на аналогичные файлы из дистрибутива виндовса (найдете поиском), т.к. остатки червя могут находиться в файлах ключей.

Где находятся вирусы

После нужно проверить файл hosts (открыть любым тестовым редактором) на наличие запретов на известные сайты антивирусных программ: C:windowssystem32driversetchosts. Удалить все после строки 127.0.0.1 localhost

Также запрет на загрузку сайтов может быть прописан в реестре по следующим адресам:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesTcpipParametersPersistentRoutes

HKEY_LOCAL_MACHINESYSTEMControlSet <номера 001 или 002>ServicesTcpipParameters PersistentRoutes

Удалить их содержимое полностью кроме строки «По умолчанию» с неприсвоенным значением.

Автор текста: Сергей «Остров»

Если вы нашли ошибку, пожалуйста, выделите фрагмент текста и нажмите Ctrl+Enter.

Источник

Как легко избавиться от вирусов в реестре

Что делать в случае, когда обычного метода проверки компьютера с помощью обычного антивирусного ПО бывает недостаточно? Казалось бы, проверили пк, полностью очистили от мусора и вредоносного ПО, но через определенное время, угроза появилась снова.

Для начала необходимо понять, что вирусов в реестре не бывает, но в нем может храниться запись, содержащая ссылку на сам исполняемый зараженный файл.

А это значит, что наш защитник не полностью справился со своей задачей и отыскал не все угрозы.

Итак, как же найти и удалить вирусы в реестре? Давайте разберем 4 основных способа и остановимся на каждом более подробно.

Dr.Web CureIT

В первую очередь необходимо провести полное сканирование системы с помощью бесплатного сканера от Доктора Веба. Очень эффективное решение, проверен временем и никогда меня не подводил, находит и удаляет практически все, не требует установки, не конфликтен по отношению к установленным антивирусным программам.

Microsoft Malicious Software

Эффективный, бесплатный сканер от компании Microsoft. Можно использовать как дополнительное средство для очистки реестра. Установка не требуется, работает на Виндовс.

Как пользоваться:

Дополнительно можно использовать и другие утилиты, о которых я писал ранее в этой статье.

Используйте любой софт и не переживайте за свою «купленную» лицензию, она не слетит!

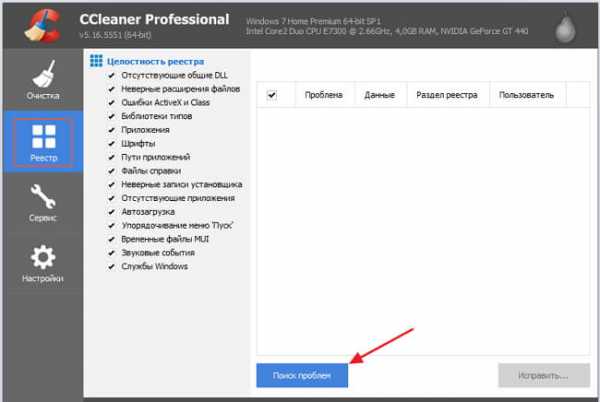

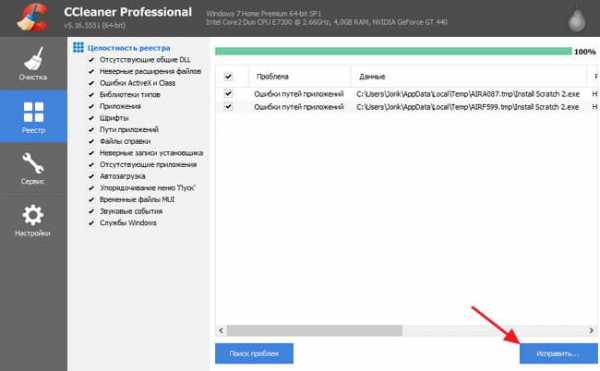

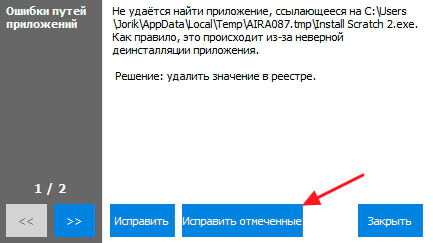

Поиск с помощью программы

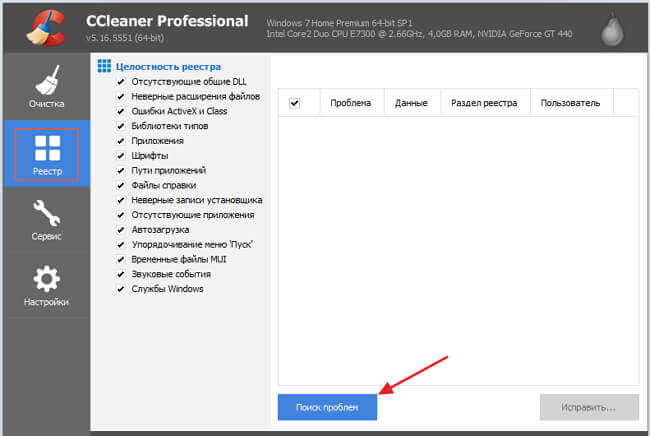

После деинсталляции программ в реестре остаются от них следы и время от времени необходимо проводить полную проверку системы, удалять неверные записи и исправлять ошибки. В этом нам поможет программа Ccleaner.

Работает как на Windows 10, так и на Xp. После выполнения не сложных действий, реестр будет очищен от угроз. Способ эффективен так же и при удалении вирусов в браузере.

Самостоятельная проверка

Ручная проверка – это еще один способ эффективного поиска и очистки системы от рекламных и прочих угроз. В идеале, для борьбы с вирусами, нужны хотя-бы минимальные знания системы. Но справиться можно и без них.

Помните, что Все действия необходимо проделывать с особой осторожностью, дабы не повредить работоспособность ОС.

Для применения всех внесенных правок, следует выполнить перезагрузку компьютера.

Таким образом, мы проверили и почистили реестр компьютера от вирусов (баннеров, казино вулкан, маил), в том числе и от тех, которые размножают записи.

Для полноценной защиты пк, рекомендую использовать комплексные антивирусы. О их преимуществах было рассказано в предыдущей статье.

Для того, чтобы обезопасить свое устройство, независимо от того, что это пк, ноутбук, нетбук или обычный смартфон — лазия по всемирной паутине, скачивайте ПО только с оф.сайтов, а не с файлообменников или откуда либо еще.

Источник

4 способа поиска вирусов без покупки антивирусного ПО

Всегда следует устанавливать лучшую антивирусную программу. Но знаете ли вы, что вы можете сканировать свой компьютер на вирусы без использования стороннего антивирусного программного обеспечения?

Держите эти методы в своем арсенале безопасности. В 2002 г. было известно 60 000 компьютерных вирусов, сетевых червей, троянов и другого вредоносного ПО. Тенденции указывают что по состоянию на март 2020 года общее количество обнаружений новых вредоносных программ во всем мире составило 677,66 млн программ.

Эти проактивные методы могут стать второй линией защиты. Прежде чем мы начнем, полезно понять симптомы зараженного ПК, чтобы вы могли сразу понять, когда безопасность вашей системы находится под угрозой.

Симптомы зараженного ПК

Компьютерный вирус, как и вирус обычного гриппа, очень заразен и мешает даже самым простым компьютерным задачам. Он повреждает программы, стирает системные файлы и снижает производительность вашей системы.

Не всегда легко определить наличие вредоносного ПО на ПК, потому что отказ оборудования и несовместимость системы также могут вызывать одни и те же проблемы. Однако обратите внимание на эти сигналы тревоги и немедленно просканируйте свою систему.

Низкая производительность системы

Частые сбои приложений

Необычные сообщения об ошибках

Браузер часто зависает

Система перезагружается сама

Посадка на страницы, на которые вы не переходили

Доступ к файлам и программам заблокирован

Связанный: Признаки заражения вашего Mac вирусом (и как это проверить)

Киберпреступники и хакеры достаточно умны, чтобы скрывать свои вредоносные коды, когда они действуют на вашем компьютере. Современное вредоносное ПО может уклониться от обнаружения антивирусом и проникнуть на ваш компьютер, не проявляя ни одного из вышеупомянутых признаков. Единственный способ определить, заражен ли ваш компьютер, — это просканировать его и удалить вирус вручную, используя следующие методы.

1. Найдите необычную активность в диспетчере задач.

Диспетчер задач Windows предоставляет подробную информацию обо всех процессах и программах, запущенных на вашем компьютере. Вы можете использовать эту функцию для поиска любых необычных действий, потребляющих ваши системные ресурсы. Откройте диспетчер задач и проверьте системные процессы.

Введите Диспетчер задач в меню «Пуск» или просто нажмите Ctrl + Shift + Esc. Кроме того, вы можете нажать Ctrl + Alt + Del и выбрать «Диспетчер задач» в новом окне.

Щелкните вкладку «Процессы», чтобы просмотреть всю активность системы.

Если вы видите меньший список, нажмите «Подробнее», чтобы увидеть обширный список процессов.

Анализируйте процессы и ищите подозрительную активность.

Щелкните подозрительную активность правой кнопкой мыши и выберите «Завершить задачу».

Компьютерный вирус или вредоносная программа часто используют большой объем памяти, ЦП и дисковых ресурсов. Обычно они носят странные имена, но они также могут выдавать себя за легитимные файлы, чтобы избежать обнаружения. Если у вас есть подозрения по поводу процесса, просто щелкните его правой кнопкой мыши и выберите «Поиск в Интернете», чтобы найти более подробную информацию о программе.

2. Используйте встроенный Защитник Windows.

Windows 10 поставляется со встроенным приложением безопасности Windows, которое постоянно сканирует ваш компьютер на наличие вирусов и вредоносных программ. Однако вы также можете выполнять сканирование на наличие вредоносных программ вручную с помощью приложения. Вот пошаговый процесс того, как вы можете его использовать.

Откройте меню «Пуск» и выберите «Настройки».

Нажмите «Обновление и безопасность», а затем выберите в меню «Безопасность Windows».

Среди множества областей защиты щелкните Защита от вирусов и угроз, чтобы открыть окно сканирования.

Щелкните Параметры сканирования, чтобы просмотреть три варианта, включая быстрое сканирование, полное сканирование и выборочное сканирование.

Выберите нужный вариант и коснитесь «Сканировать сейчас», чтобы запустить сканирование вручную.

Защитник безопасности Windows просканирует ваш компьютер на наличие вредоносных программ и вернет сведения о сканировании. Интегрированный инструмент также позволяет вам принимать меры против угроз. Вы можете удалить, восстановить, заблокировать или поместить в карантин угрозу с помощью Защитника Windows.

3. Используйте командную строку

Поскольку большинство вирусов и вредоносных программ скрываются на дисках, вы можете использовать командную строку, чтобы выявить скрытые атрибуты файла, а затем удалить его. Вот как вы можете удалить вирусы из вашей системы с помощью CMD.

В меню «Пуск» Windows 10 введите cmd.

Щелкните правой кнопкой мыши командную строку и выберите Запуск от имени администратора.

Перейдите к зараженному разделу или диску с помощью символа «X:». Замените X на зараженный диск.

Введите команду dir, чтобы увидеть все файлы каталогов и подкаталоги на назначенном диске.

Теперь поищите подозрительные файлы с именами, содержащими такие слова, как «автозапуск» и расширение «.inf». Используйте команду Удалить, чтобы удалить вирус, как показано ниже:

del имя зараженного файла

В команде attrib h представляет скрытый атрибут файла, r показывает атрибут «только для чтения», а s изменяет файлы из пользовательских файлов в системные файлы. / S расширяет поиск по всему пути, включая подпапки, а / d включает все папки процессов в поиск.

Очень важно осторожно использовать CMD, потому что неправильное использование может повредить важные системные файлы.

4. Отредактируйте реестр Windows.

Реестр Windows — это база данных, в которой хранятся параметры конфигурации системного оборудования и программного обеспечения. Он также позволяет вручную удалить вирус с вашего компьютера. Однако вам необходимо идентифицировать вирус, прежде чем вы сможете удалить его из реестра.

Это технический процесс, требующий некоторого знакомства с реестром Windows. Поэтому мы советуем вам попробовать этот метод только тогда, когда вы полностью уверены в идентичности вируса.

Связано: Что такое реестр Windows и как его редактировать?

Вот как вы используете реестр Windows для удаления вируса.

Введите Regedit в меню «Пуск» или в окне «Выполнить».

Щелкните Реестр Windows, чтобы войти в Реестр.

Перейдите к HKEY_LOCAL_MACHINE, поскольку именно там вредоносные программы обычно устанавливаются в системе.

Теперь найдите подозрительный файл в реестре в разделе:

Программное обеспечение / Microsoft / Windows / CurrentVersion

Найдите незнакомую программу или файл с непонятным именем и выполните поиск в Интернете, чтобы убедиться, что это вредоносная программа.

Щелкните правой кнопкой мыши подтвержденную запись и удалите ее из реестра Windows.

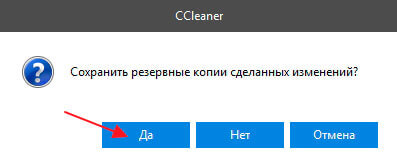

При удалении вируса из реестра Windows рекомендуется создавать резервные копии важных файлов и программ. Вы также можете использовать программное обеспечение для восстановления данных в чрезвычайной ситуации, но убедитесь, что до нее не дошло.

Защитите свой компьютер от посторонних глаз

Независимо от того, насколько вы осторожны, вы не можете полностью устранить угрозу компьютерных вирусов. Используйте эти методы, чтобы противостоять угрозам вредоносного ПО и защитить свои ценные данные от посторонних глаз.

А если вышеперечисленных методов недостаточно, есть много других антивирусных инструментов, которые еще больше укрепят защиту вашего ПК.

Источник

Как найти вирус в реестре windows 10

В реестре хранятся вирусы — чистим его!

Доброго времени суток, друзья. Я вот много пишу о борьбе с разными вредоносными программами, которые блокируют запуск системы, замедляют работу компьютера, отображают рекламу в браузерах. Но удаление зараженных файлов и процессов – это лишь вершина айсберга. Необходимо выполнять более глубокое сканирование. Хотите узнать, как проверить реестр на вирусы? Данная статья полностью посвящена этой теме.

Что такое реестр?

Это своего рода база данных, которая содержит массив атрибутов и значений, отвечающих за конфигурацию Windows и установленных приложений. Также, там храниться информация об учётных записях пользователей.

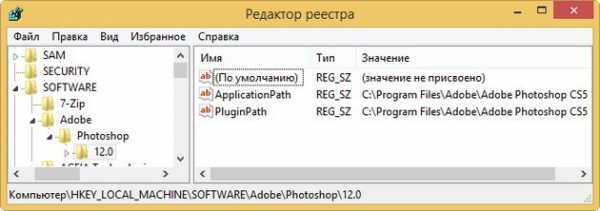

Когда Вы деинсталлируете софт, то в реестре остаются следы. В статье про оптимизацию работы ПК я писиал об этом. К примеру, после удаления графического редактора Photoshop я обнаружил немного «мусора»:

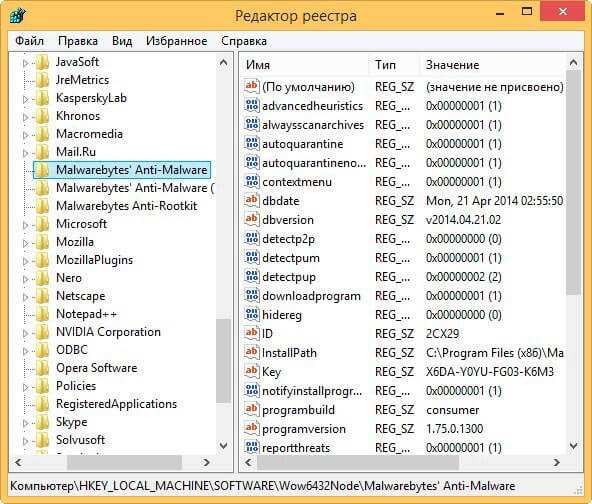

А после использования утилиты для поиска рекламных вирусов Anti-Malware (от Malwarebytes) было найдено множество ключей, которые пришлось почистить вручную:

Представьте, сколько подобного «хлама» может собраться за месяц, год. И всё это замедляет систему, потребляя ресурсы ПК.

А Вы не задумывались, почему компания Microsoft до сих пор не создала собственного инструмента для сканирования реестра на ошибки?

Хорошо, что есть доступ к утилите «regedit», где можно самостоятельно отыскать неиспользуемые записи и удалить их. Это также очень эффективный способ для выявления вирусов (точнее последствий их активности).

Вообще-то, реестр не может содержать трояны и прочие вредоносные скрипты, но в нём могут храниться измененные записи, влияющие на работоспособность системы. Вирусы могут влиять на автозагрузку, выполнение процессов и т.д. С этим нужно бороться, согласны?

С чего начать?

К реестру мы обязательно вернемся. Сначала я вкратце напомню, что следует делать при обнаружении «заразы». О симптомах и проявлениях читайте в этой статье.

Полное сканирование системы

Для этой цели подойдет разный защитный софт. Наилучшим образом себя проявляет KIS (Internet Security от Kaspersky Lab). Это комплексный инструмент, который я не хочу сейчас расхваливать. Его преимущества всем и так давно известны.

Если нет желания платить деньги за качественную проверку, то в качестве альтернативы советую скачать свеженькую версию Cure It! от Доктор Веб.

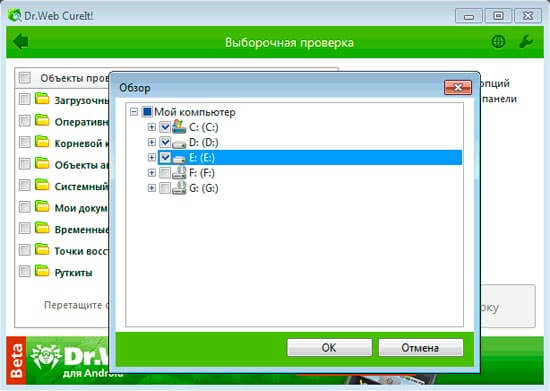

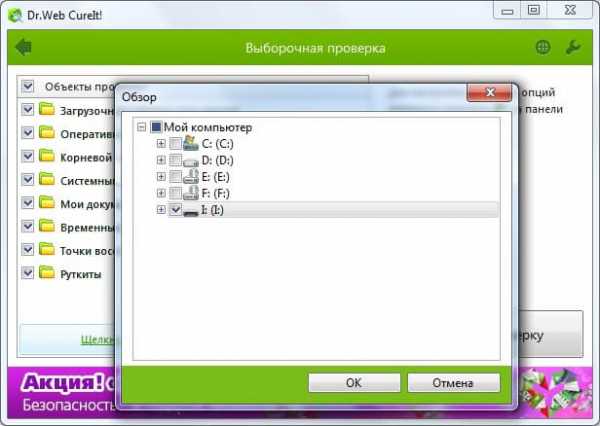

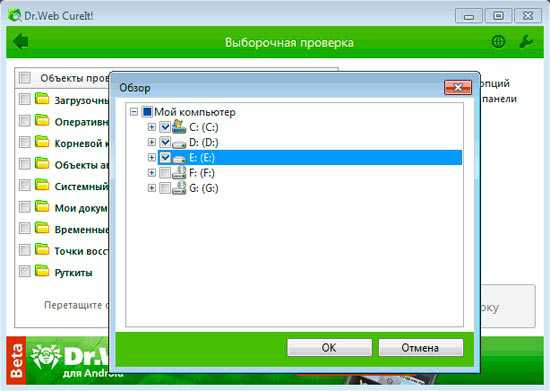

После запуска обязательно выберите все объекты сканирования:

Конечно же, данный способ не даёт 100%-ой гарантии успеха, но большинство угроз будут удалены. Останется только обезвредить их и перезапустить компьютер.

Автоматический поиск в реестре

Если после вышеупомянутых шагов (сканирования с помощью антивируса nod32 или любого другого подобного софта) поведение ПК всё еще остается загадочным, то следует выполнить очистку конфигурационной базы данных.

С этой задачей могут справиться разные приложения. Но если Вы не хотите устанавливать «прожорливые» комплексные утилиты, то достаточно будет скачать и запустить программу CCleaner.

Уже более пяти лет я использую именно это ПО из-за его простоты и удобства. Иногда тестирую другие продукты аналогичного типа, но в итоге возвращаюсь к данному оптимизатору.

Cкачать Ссleaner для Windows на русском >>>

Вот и всё. Реестр почищен. Ошибки устранены.

Ручная проверка

Даже самый лучший Касперский антивирус не способен устранять все последствия «жизнедеятельности» вирусов. Придётся немножко поработать руками и головой. Впереди – увлекательное путешествие в мир редактора реестра.

Эта программа запускается очень просто. Достаточно набрать в консоли «Выполнить» (Win + R) следующую команду:

Ответственность за дальнейшие действия лежит исключительно на Вас! Я подскажу универсальный способ, но каждая ситуация индивидуальна и требует особого подхода и повышенной внимательности!

Если в чем-то сомневаетесь, обязательно задавайте вопросы мне или ищите ответы через поисковые системы.

Я покажу пример проблемы, с которой пришлось столкнуться не так давно. Мне удалось устранить вирус, который запускался из папки Windows AppPatch с помощью файла «hsgpxjt.exe». Решить проблему помог Dr. Web, но после очередного запуска ПК на экране отобразилось окно ошибки.

Всё указывало на то, что в реестре (разделе автозагрузки) остались следы этого скрипта. Откровенно говоря, CCleaner не помог (увы, он тоже не всесилен). Что я сделал?

Возможно, Вам придется потратить больше времени, если вирус оставил множество следов. Но так будет надежнее.

Кстати, многие «умники» предлагают сервисы, которые способны проверять реестр на вирусы в режиме «онлайн». Отвечу, что это невозможно. Не верите? Можете прочесть мою статью об утилитах для сканирования ПК через интернет. Там много интересного и полезного.

На этом извольте откланяться. Все вопросы и пожелания можете писать в комментариях. Я не обещаю поддержку 24/7, но обязательно отвечу всем оперативно и, по существу.

С уважением, Виктор

Разбираемся в Windows 10 с вирусами

Microsoft приложили максимум усилий, чтобы сделать Windows 10 самой безопасной операционной системой среди всего ряда оконных ОС. Одним из первых шагов к этому был брандмауэр, который появился еще в XP. C выходом Виндовс 8 разработчики внедрили в саму операционную систему антивирусную программу, которая с легкостью обнаруживает вирусы и препятствует заражению компьютера. Сегодня рассмотрим, каким образом в Windows 10 реализована защита от вирусов.

Защита Виндовс

Известны три распространённых пути, по которым вирусы попадают на компьютер:

Особенностями защитника являются:

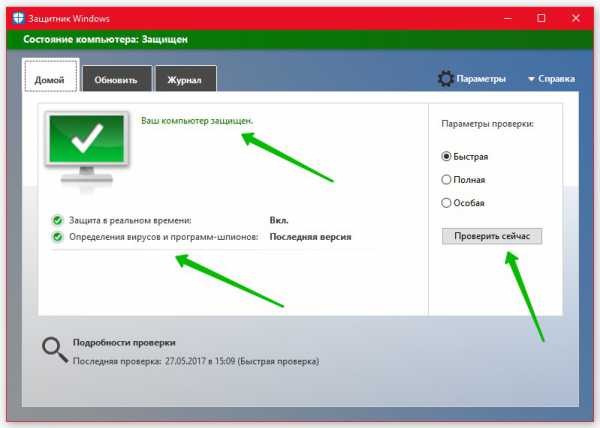

Для проверки работоспособности встроенного в Windows 10 антивируса необходимо выполнить следующие операции.

Вызываем «Параметры» посредством «Win+I» и идем в последний пункт «Обновление, безопасность».

В подразделе «Защитник Windows» смотрим его состояние. Если ничего не изменяли, ползунок будет переключен в положение «Вкл.».

Для запуска антивирусного приложения листаем список настроек вниз и жмем по ссылке «Использовать Защитник…».

Вскоре откроется окно приложения на домашней вкладке, где содержатся основные сведения: статус или состояние, версия продукта и время последнего сканирования. Здесь же, правее, расположен фрейм, отвечающий за проверку системы:

Посмотрите ещё: Как зарезервировать себе Windows 10

Выбираем последний вариант и жмем «Проверить сейчас». При помощи флажков отмечаем диски и каталоги, которые могут содержать вредоносное ПО и потенциально зараженные файлы.

По завершению проверки на вирусы ее результаты отобразятся в отдельной форме главного окна программы.

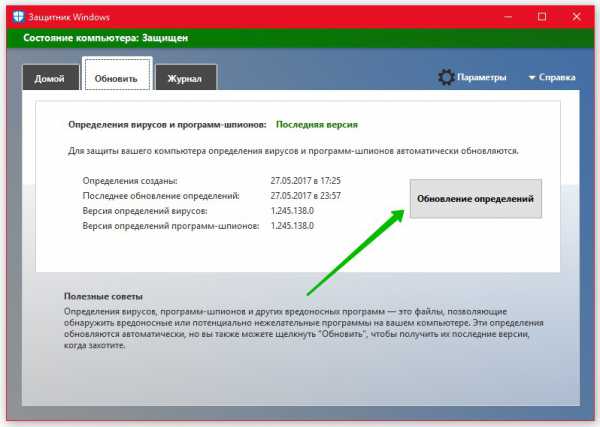

Во вкладке «Обновить» можно загрузить актуальную редакцию утилиты, а «Журнал» содержит данные о найденных и устраненных угрозах.

Средство устранения вредоносных программ

Кроме антивируса и файрвола, Майкрософт разработали приложение для удаления вредоносного ПО в Виндовс 10. Его отличие состоит в том, что софт работает не постоянно, а запускается пользователем с целью проверить систему на вирусы и/или обезвредить их в случае наличия.

Средство обновляется каждый месяц, потому для следующего сканирования компьютера с Виндовс 10 обязательно загружайте новую версию программы.

При выборе последнего варианта необходимо указать объекты для проверки.

Отключаем Защитник Виндовс

Если не доверяете программам от Майкрософт, они не удовлетворяют ваши запросы, не нравятся или по ряду других причин хотите отключить их, данный раздел поможет сделать это несколькими путями.

Через «Параметры»

Посмотрите ещё: Запуск Windows 10 на слабом компьютере

Кроме защиты в реальном времени, приложение также отправляет Майкрософт массу информации о найденных угрозах, сканированных объектах.

При длительном отключении функции Windows 10 автоматически активирует защиту, поэтому с целью деактивации приложения на постоянной основе воспользуйтесь иными способами: через реестр и редактор групповых политик.

Через реестр

В Windows 10 практически все настройки хранятся в ее реестре. Потому изменить параметры защитника можно путем изменения значений соответствующих ключей.

Через редактор групповых политик

В целом, метод аналогичный предыдущему с тем лишь отличием, что значение ключа «DisableAntiSpyware» изменяется более понятным новичку образом.

После деактивации защитника обязательно установите антивирусную программу!

Включение Windows Defender осуществляется аналогичным с его отключением образом (в первом случае ставим «0» в качестве значения параметра, во втором – активируем пункт «Отключено»).

(Visited 6 650 times, 11 visits today)

Как легко избавиться от вирусов в реестре

Опубликовано: 2017-01-10 / Автор: Виктор Трунов

Для начала необходимо понять, что вирусов в реестре не бывает, но в нем может храниться запись, содержащая ссылку на сам исполняемый зараженный файл.

А это значит, что наш защитник не полностью справился со своей задачей и отыскал не все угрозы.

Итак, как же найти и удалить вирусы в реестре? Давайте разберем 4 основных способа и остановимся на каждом более подробно.

Dr.Web CureIT

В первую очередь необходимо провести полное сканирование системы с помощью бесплатного сканера от веба. Очень эффективное решение, проверен временем и никогда меня не подводил, находит и удаляет практически все, не требует установки, не конфликтен по отношению к установленным антивирусным программам.

Microsoft Malicious Software

Эффективный, бесплатный сканер от компании Microsoft. Можно использовать как дополнительное средство для очистки реестра. Установка не требуется, работает на Виндовс.

Дополнительно можно использовать и другие утилиты, о которых я писал ранее в этой статье.

Используйте любой софт и не переживайте за свою «купленную» лицензию, она не слетит!

Поиск с помощью программы

После деинсталляции программ в реестре остаются от них следы и время от времени необходимо проводить полную проверку системы, удалять неверные записи и исправлять ошибки. В этом нам поможет программа Ccleaner.

Работает как на Windows 10, так и на Xp. После выполнения не сложных действий, реестр будет очищен от угроз. Способ эффективен так же и при удалении вирусов в браузере.

Самостоятельная проверка

Ручная проверка – это еще один способ эффективного поиска и очистки системы от рекламных и прочих угроз. В идеале, для борьбы с вирусами, нужны хотя-бы минимальные знания системы. Но справиться можно и без них.

Помните, что Все действия необходимо проделывать с особой осторожностью, дабы не повредить работоспособность ОС.

Для применения всех внесенных правок, следует выполнить перезагрузку компьютера.

Таким образом, мы проверили и почистили реестр компьютера от вирусов (баннеров, казино вулкан, маил), в том числе и от тех, которые размножают записи.

Для полноценной защиты пк, рекомендую использовать комплексные антивирусы. О их преимуществах было рассказано в предыдущей статье.

Для того, чтобы обезопасить свое устройство, независимо от того, что это пк, ноутбук, нетбук или обычный смартфон — лазия по всемирной паутине, скачивайте ПО только с оф.сайтов, а не с файлообменников или откуда либо еще.

Еще несколько способов разобраны в этом видео

Как легко избавиться от вирусов в реестре

Как проверить компьютер Windows 10 на вирусы

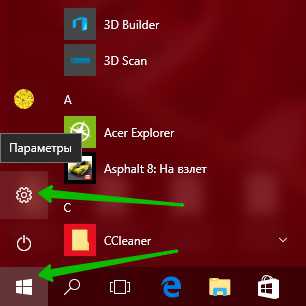

В нижнем левом углу экрана откройте меню «Пуск». В открывшемся окне нажмите на вкладку или значок — Параметры.

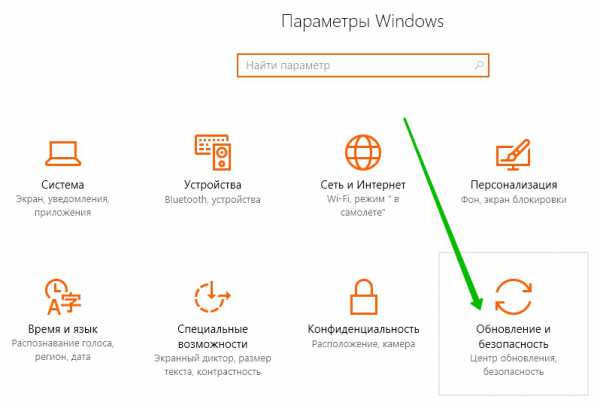

Далее, на странице «Параметры» нажмите на вкладку — Обновление и безопасность.

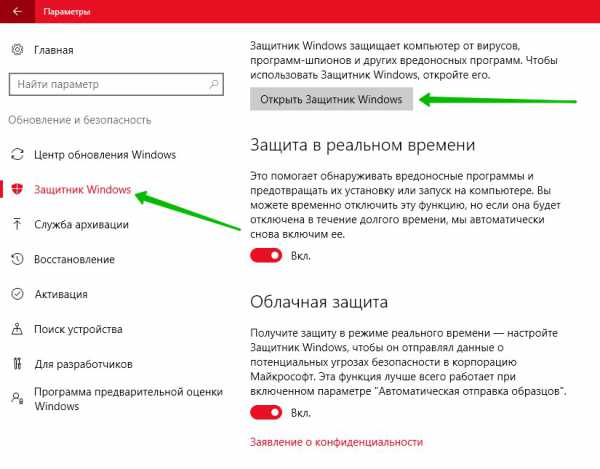

Далее, на странице «Обновление и безопасность», слева в боковой панели, перейдите на вкладку — Защитник Windows. Вверху страницы нажмите на кнопку — Открыть Защитник Windows.

Далее, у вас откроется окно защитника. Обратите внимание, в окне должен отображаться зелёный цвет — это значит ваш компьютер защищён. Также должно быть включено:

— Защита в реальном времени.

— Определения вирусов и программ-шпионов.

— Быстрая. При быстром сканировании проверяются области наиболее вероятного заражения вредоносным программным обеспечением, включая вирусы, шпионские и нежелательные программы.

— Полная. При полном сканировании проверяются все файлы на жёстком диске и все выполняющиеся программы. В зависимости от системы такое сканирование может занять больше часа.

— Особая. Проверяются только выбранные вами расположения и файлы.

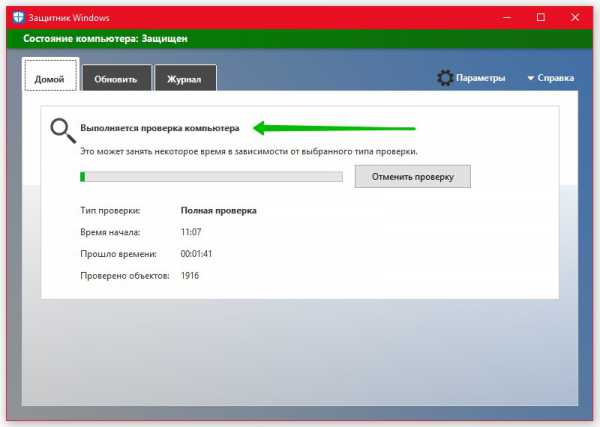

После запуска, у вас начнётся процесс проверки компьютера на наличие вирусов и шпионских программ. Дождитесь окончания процесса.

Далее, на вкладке «Обновить» вы можете проверить обновления защитника. Для защиты вашего компьютера определения вирусов и программ-шпионов автоматически обновляются.

Как проверить компьютер Windows 10 на вирусы обновлено: Май 28, 2017 автором: Илья Журавлёв

Где прячутся вирусы

При заражении компьютера вирусы поступают таким образом, чтобы при загрузке операционной системы они или их необходимая часть загружалась тоже. Для этого они вносят изменения в реестр Windows. В зависимости от продвинутости создателя вируса это может быть реализовано по-разному. Рассмотрим самые распространенные случаи:

1. В автозагрузке операционной системы

Проверить это можно с помощью команды msconfig, запущенной через меню Пуск — Выполнить

В столбце «Команда» не должно быть подозрительных элементов, например C:Program Filesnovirus.exe

Она позволяет только отображать и отключать ненужные программы из автозагрузки, для полного удаления следов необходимо почистить соответствующие ветки реестра (посмотреть в столбце «Расположение»).

Как msconfig можно использовать утилиту XPTweaker.

В разделе «Система» перейти на закладку «Загрузка системы», прокрутить скроллом немного вниз до заголовка «Автозагрузка». Также просмотреть внимательно список загружаемых вместе с операционной системой приложений и при необходимости удалить ненужные. Приложение удаляет информацию сразу и в реестре.

Внимание! Для того, чтобы случайно не удалить важный системный процесс Windows — уточните предварительно у компьютерных гуру или найдите ответ через поисковую систему Яндекс или Гугл о неизвестных вам загружаемых приложений, например RTHDCPL.EXE

Данный способ загрузки вируса — самый элементарный. Он легко обнаруживается, и удаляется.

2. Вместо проводника

В ветке HKLMSOFTWAREMicrosoftWindows NTCurrentVersionWinlogon Параметр Shell (reg_sz) вместо значения «explorer.exe» заменяется вирусом на свой, например C:WINDOWSsystem32h6d8dn.exe или подобную хрень.

В ветке HKLMSOFTWAREMicrosoftWindows NTCurrentVersionWinlogon Параметр Shell (reg_sz) вместо значения «explorer.exe» заменяется вирусом на свой, например C:WINDOWSsystem32h6d8dn.exe или подобную ерунду.

Исправить это с наименьшими потерями можно, загрузившись с загрузочного DVD или USB, проверить систему с помощью утилиты от Доктора Веба — launcher.exe. Но только в том случае, если в базе вирусов есть информация об этом вирусе.

Более действенный и быстрый способ — загрузившись с загрузочного диска запустить программу редактирования реестра с возможностью подключения к удаленному реестру. Для этого идеально подходит сборка ERD.

Нужно посмотреть запись в реестре по адресу HKLMSOFTWAREMicrosoftWindows NTCurrentVersionWinlogon, исправить «ерунду» у записи параметра Shell (reg_sz) на «explorer.exe» и запомнить путь нахождения и имя файла вируса, чтобы удалить его вручную.

3. Вместе с userinit.exe или uihost.exe

В этом случае рабочий стол может отображаться и компьютер может вроде бы нормально работать, но могут быть заблокированы некоторые функции браузера по умолчанию или всех браузеров, невозможность отрыть сайты антивирусных программ и др.

Userinit.exe — программа, которая открывает Рабочий стол и активирует сетевые функции после запуска ОС. Находится он по адресу C:WINDOWSsystem32userinit.exe. Размер оригинального файла составляет 26,0 КБ (26 624 байт), на диске: 28,0 КБ (28 672 байт).

Некоторые вири могут изменить запись в реестре у трех параметров (у всех или только некоторых) Userinit, UIHost и Shell, расположенных по адресу:

Оригинальные параметры записи в реестре должны быть следующими

Вирус может прописать себя например так:

В данном примере файл gertinw.exe — это 100% вирус! Обязательно запомнить путь к зараженному файлу и удалить его!

После удаления нужно заменить userinit.exe, logonui.exe (находятся в C:WINDOWSsystem32) и explorer.exe (находится в C:WINDOWS) на аналогичные из дистрибутива ОС (найдете поиском), т.к. остатки червя могут находиться в файлах ключей.

Где находятся вирусы

После нужно проверить hosts (открыть любым тестовым редактором) на наличие запретов на известные сайты антивирусных программ: C:windowssystem32driversetchosts. Удалить все после строки 127.0.0.1 localhost

Также запрет на загрузку сайтов может быть прописан в реестре по следующим адресам:

HKEY_LOCAL_MACHINESYSTEMControlSet <номера 001 или 002>ServicesTcpipParameters PersistentRoutes

Удалить их содержимое полностью кроме строки «По умолчанию» с не присвоенным значением.

Источник

Как удалить вирус из автозагрузки

Функция «Автозагрузка», позволяющая некоторым программам добавлять специальную информацию в системный реестр, относится к разряду самых востребованных в операционной системе Windows. В то же время вирусы, шпионские программы и просто нежелательные приложения тоже могут воспользоваться этой функцией. Стандартны е средства Windows позволяют пользователю избавиться от таких программ в «Автозагрузке».

Инструкция

Нажмите кнопку «Пуск» для входа в главное меню системы и перейдите в пункт «Все программы» для удаления нежелательных приложений из папки «Автозагрузка».

Раскройте ссылку «Автозагрузка» для определения ненужных программ в списке и удалите выбранные ярлыки.

Вернитесь в основное меню «Пуск» и перейдите в пункт «Выполнить» для запуска инструмента командной строки.

Введите значение msconfig в поле «Открыть» и нажмите функциональную клавишу Enter для подтверждения выполнения команды.

Перейдите на вкладку «Автозагрузка» открывшегося окна «Настройка системы» и изучите список всех приложений и утилит, запускаемых одновременно с Windows.

Снимите флажки на полях нежелательных программ и нажмите кнопку «Применить» для подтверждения своего выбора.

Нажмите кнопку OK для применения выбранных изменений и перезагрузите компьютер.

При возникновении проблем с загрузкой операционной системы выполните вход в безопасный режим нажатием функциональной клавиши F8 и восстановите изначальные значения удаленных программ.

Вернитесь в главное меню «Пуск» и перейдите в пункт «Выполнить» для запуска инструмента «Редактор реестра».

Введите значение regedit в поле «Открыть» и нажмите кнопку OK для подтверждения выполнения команды.

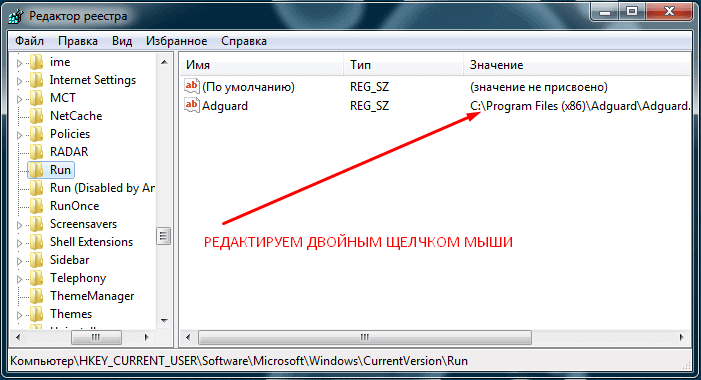

Раскройте ветку HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionRun и ознакомьтесь со списком элементов автозагрузки.

Вызовите ссылку на исполнительный файл подозрительного элемента двойным кликом мыши на его поле и определите название сомнительной программы и ее месторасположение.

Выполните удаление ненужных файлов с помощью нажатия функциональной клавиши Del и перезагрузите компьютер для применения выбранных изменений.

Видео по теме

Обратите внимание

Некорректное внесение изменений в записи системного реестра может привести к необходимости полной переустановки OS Windows.

Полезный совет

Проведение некоторых из вышеперечисленных операций подразумевает наличие администраторского доступа к ресурсам системы.

Источники:

- Азбука пользователей компьютеров

Привет друзья! Сегодня утром мне попался интересный случай. Ноутбук моего клиента долго загружался и конечно первым делом я исследовал автозагрузку Windows 10, в которой обнаружил вредоносную программу, но что интересно, ни отключить вирус из автозапуска, ни открыть расположение файла зловреда я не смог, так как подобное действие в диспетчере было недопустимо. Читаем подробности.

Как в Диспетчере задач отобразить путь к файлу или вредоносной программе, находящейся в автозагрузке Windows 10

Итак, началось всё с того, что один молодой человек пожаловался мне на долгую загрузку и сильные зависания операционной системы, кроме того, установленный на ноутбуке антивирус Avast всё время удалял какой-то файл и просил произвести перезагрузку компьютера, но после перезагрузки всё повторялось.

- Большая часть наших читателей знает, что чем больше программ вы устанавливаете на свой ПК, тем дольше он будет загружаться. Происходит это потому, что многие приложения прописывают себя в автозагрузку и стартуют вместе с Windows. Не исключение и вредоносные программы. Иногда в автозапуске так много приложений, что пользователь даже не помнит, когда устанавливал некоторые из них и сомневается в их необходимости. Лечение здесь одно, исключить ненужные программы из автозагрузки (а некоторые даже удалить), после этого OS будет загружаться быстрее. К вирусам применяем немного другой подход — исключаем из автозапуска, перезагружаемся и удаляем, если удалить не получается (выходит ошибка, что файл используется системой), то также с помощью Диспетчера задач останавливаем процессы вредоносной программы и удаляем её.

Я включил ноут пострадавшего и первым делом запустил Диспетчер задач,

затем проследовал в автозагрузку. Сразу отметил для себя файл с именем «Amigo», который задерживал загрузку системы на целых 10 секунд, увидеть это было можно, включив в диспетчере столбец «Влияние на ЦП при запуске». Я щёлкнул на файле правой кнопкой мыши, вызвав меню, но к сожалению отключить или узнать месторасположение вируса система не давала.

Да, существует браузер с таким именем и надо сказать не самого лучшего качества, но в нашем случае файл был заражён вредоносной программой, так как три процесса вируса создавали нагрузку на процессор 99% и именно его пытался удалить антивирус Avast.

Я перешёл на вкладку «Процессы» и снял задачу с вредоносных процессов.

Ноутбук сразу пришёл в норму.

Затем я стал вручную искать вредоносный файл, но поиск длился ужасно долго, поэтому я прибегнул к такому хитрому способу.

Я вернулся в Диспетчер задач и опять перешёл на вкладку «Автозагрузка», щёлкнул правой кнопкой мыши на столбце «Состояние» (можно «Издатель») и в выпадающем меню отметил пункт «Командная строка»,

в результате в столбце «Командная строка» диспетчер задач стал показывать точное местоположение (путь) ко всем программам, находящимся в автозагрузке. Вирус находился в папке:

C:UsersMaxAppDataLocalAmigoApplication

Оставалось только пройти по этому пути и удалить вирус.

Думаю вам будет интересно прочитать: Удаляем все вирусы на компьютере с помощью Zemana AntiMalware

Что делать в случае, когда обычного метода проверки компьютера с помощью обычного антивирусного ПО бывает недостаточно? Казалось бы, проверили пк, полностью очистили от мусора и вредоносного ПО, но через определенное время, угроза появилась снова.

Для начала необходимо понять, что вирусов в реестре не бывает, но в нем может храниться запись, содержащая ссылку на сам исполняемый зараженный файл.

А это значит, что наш защитник не полностью справился со своей задачей и отыскал не все угрозы.

Итак, как же найти и удалить вирусы в реестре? Давайте разберем 4 основных способа и остановимся на каждом более подробно.

Содержание статьи

- Dr.Web CureIT

- Microsoft Malicious Software

- Поиск с помощью программы

- Самостоятельная проверка

- Еще несколько способов разобраны в этом видео

- Комментарии пользователей

Dr.Web CureIT

В первую очередь необходимо провести полное сканирование системы с помощью бесплатного сканера от Доктора Веба. Очень эффективное решение, проверен временем и никогда меня не подводил, находит и удаляет практически все, не требует установки, не конфликтен по отношению к установленным антивирусным программам.

Microsoft Malicious Software

Эффективный, бесплатный сканер от компании Microsoft. Можно использовать как дополнительное средство для очистки реестра. Установка не требуется, работает на Виндовс.

Как пользоваться:

- Скачать с оф.сайта и произвести запуск;

- Выбрать тип проверки «Полная»;

- Дождаться ее окончания и удалить найденные угрозы;

Дополнительно можно использовать и другие утилиты, о которых я писал ранее в этой статье.

Используйте любой софт и не переживайте за свою «купленную» лицензию, она не слетит!

Поиск с помощью программы

После деинсталляции программ в реестре остаются от них следы и время от времени необходимо проводить полную проверку системы, удалять неверные записи и исправлять ошибки. В этом нам поможет программа Ccleaner.

Для этого:

- Скачиваем с оф.сайта, инсталлируем и запускаем;

- Переходим в раздел «Реестр» и производим Поиск;

- После, отобразится перечень ошибок и кликаем «Исправить»;

- И здесь нам предложат предварительно создать бэкап, соглашаемся и сохраняем. Чтобы в случае падения ОС, была возможность восстановить;

- Кликаем «Исправить отмеченные»;

Работает как на Windows 10, так и на Xp. После выполнения не сложных действий, реестр будет очищен от угроз. Способ эффективен так же и при удалении вирусов в браузере.

Самостоятельная проверка

Ручная проверка – это еще один способ эффективного поиска и очистки системы от рекламных и прочих угроз. В идеале, для борьбы с вирусами, нужны хотя-бы минимальные знания системы. Но справиться можно и без них.

Для того, чтобы произвести очистку реестра от вирусов , выполняем следующие шаги, на примере в Windows 7(64 bit):

Помните, что Все действия необходимо проделывать с особой осторожностью, дабы не повредить работоспособность ОС.

- Нажимаем

и выполняем команду Regedit;

- Открываем раздел: HKEY_LOCAL_MACHINE, после чего идем в «SoftwareMicrosoftWindowsNTCurrentVersion», далее в категории Winlogon находите запись с названием «Shell» и смотрим, чтобы значение для нее стояло «explorer.exe», если стоит еще что-то, то убираете лишнее;

- В этой же ветке находим пункт «Usernit» она должна ссылаться на свой исполняемый файл «Расположение/userinit.exe», если кроме этого, выставлено что-то еще, убираете лишнее;

- Следующим шагом будет перейти в «HKEY_CURRENT_USERSoftwareMicrosoftWindowsCurrentVersion», открываем раздел Run, отвечающий за автозагрузку, убрать можно все, например, кроме антивируса;

- В данной категории «HKEY_LOCAL_MACHINESoftwareMicrosoftWindowsCurrentVersionRun» выполняем те же действия, что и в 4-ом пункте.

Для применения всех внесенных правок, следует выполнить перезагрузку компьютера.

Таким образом, мы проверили и почистили реестр компьютера от вирусов (баннеров, казино вулкан, маил), в том числе и от тех, которые размножают записи.

Для полноценной защиты пк, рекомендую использовать комплексные антивирусы. О их преимуществах было рассказано в предыдущей статье.

Для того, чтобы обезопасить свое устройство, независимо от того, что это пк, ноутбук, нетбук или обычный смартфон — лазия по всемирной паутине, скачивайте ПО только с оф.сайтов, а не с файлообменников или откуда либо еще.

Еще несколько способов разобраны в этом видео

AutoRuns — бесплатная утилита для отображения всех процессов в автозапуске операционной системе Windows, монитор автозагрузки на компьютере. Это наиболее полный инструмент, с помощью которого можно управлять программами, процессами, драйверами, модулями, службами или заданиями, другими компонентами системы, связанными с автозапуском.

Программа Autoruns показывает всё, что запускается на ПК при старте Windows. В приложении можно увидеть свойства и параметры автозапуска, отменить автозагрузку ненужных приложений и компонентов.

Содержание:

- Возможности программы Autoruns

- Запуск Autoruns

- Интерфейс Autoruns

- Обзор вкладок в окне программы Autoruns

- Отключение автозапуска в Autoruns

- Удаление записи из автозапуска в Autoruns

- Проверка элемента автозапуска на вирусы в VirusTotal

- Массовая проверка объектов автозапуска на вирусы в Autoruns

- Выводы статьи

Autoruns был создан в компании Sysinternals Марком Руссиновичем (Mark Russinovich). В последствии корпорация Microsoft приобрела Sysinternals, а Марк Руссинович стал сотрудником Майкрософт (в настоящий момент времени — технический директор Microsoft Azure). Марк Руссинович продолжает разработку программы Autoruns вместе с Брайсом Когсвеллом (Bryce Cogswell).

Во время старта системы, вместе с Windows, системными службами и приложениями, запускаются стороннее программное обеспечение. Автозапуск приложений не всегда оправдан, потому что нет никакой необходимости в постоянной работе многих программ в фоновом режиме.

Большое количество запускаемых приложений влияет на скорость загрузки системы, работая в фоне, программы бесполезно расходуют ресурсы компьютера, занимают место в памяти. Поэтому, некоторые программы следует отключить из автозагрузки, пользователь может самостоятельно запустить приложение на своем ПК, когда ему это потребуется.

Настройка автозагрузки Windows поможет повысить быстродействие компьютера. Один из способов: использование программы Autoruns для отключения автозапуска ненужных приложений.

Возможности программы Autoruns

С помощью утилиты Autoruns пользователь может воспользоваться следующими возможностями:

- Мониторинг всех мест, из которых происходит автозапуск программ.

- Отображение программ, драйверов, системных служб, заданий в Планировщике, уведомлений Winlogon.

- Монитор автозапуска встроенных приложений Windows (расширения Проводника, Internet Explorer, скрытые объекты браузера, хайджекеры).

- Поиск запускаемых приложений в операционной системе, и отдельно в папке «Автозагрузка», в службах Windows, в реестре (Run, RunOnce), в Проводнике.

- Временная приостановка автозапуска программ с сохранением параметров, а затем восстановление автозапуска приложений.

- Отключение автозапуска программ и компонентов.

- Возможность использования разных учетных записей на компьютере.

- Проверка файлов автозапуска на вирусы в VirusTotal.

- Имеется версия программы Autorunsc для работы в командной строке.

Системные требования программы Autoruns:

- Операционная система Windows XP и выше (Windows 11, Windows 10, Windows 8.1, Windows 8, Windows 7, Windows Vista).

- Поддерживаются 32 битные (х86) и 64 битные (х64) издания ОС.

Программу Autoruns можно скачать с официального сайта Sysinternals. Программа не требует установки на компьютер, запускается из папки. Приложение работает на английском языке.

Autoruns скачать

Довольно часто, Autoruns используют для поиска и обезвреживания вредоносного программного обеспечения. Проведение исследования объектов автозапуска в программе, поможет найти вирус и отключить его автозапуск.

Запуск Autoruns

После загрузки программы на компьютер, для запуска утилиты необходимо выполнить следующие действия:

- Распакуйте ZIP архив.

- Откройте папку «Autoruns».

- Запустите от имени администратора файл «Autoruns» или «Autoruns64», в зависимости от разрядности вашей системы.

- В окне «AutoRuns License Agreement» нажмите на кнопку «Agree».

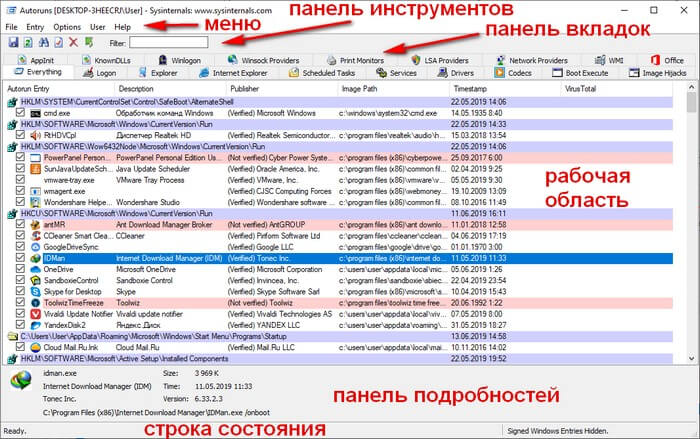

Интерфейс Autoruns

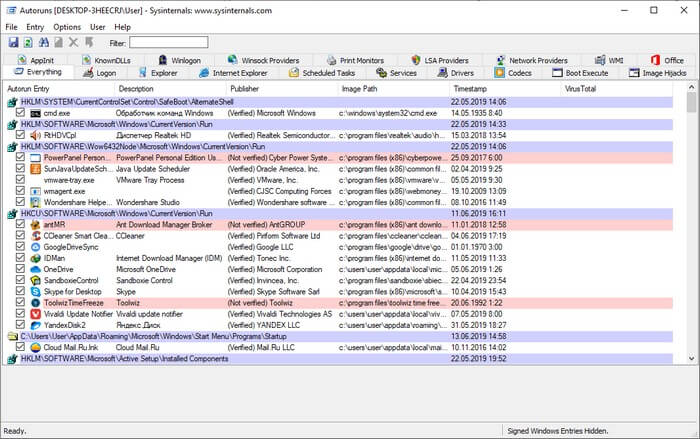

Откроется окно «Autoruns», в котором отобразятся все запущенные процессы в операционной системе Windows. По умолчанию, главное окно открывается во вкладке «Everything».

В самом верху окна программы находится строка меню. Из меню происходит управление программой, выполняются различные действия в приложении с помощью команд: поиск файла, сохранение в файл, открытие созданного ранее снимка мест автозапуска и т. д.

Ниже расположена панель инструментов, с помощью которых можно получить доступ к некоторым востребованным функциям программы: сохранение, поиск, переход на другой уровень, свойства, обновление, удаление. Здесь находится поле «Filter:» (Фильтр) для быстрого поиска объектов автозапуска в окне приложения.

Затем идет панель вкладок. После сканирования системы, Autoruns распределяет полученную информацию по разным вкладкам (местам автозапуска). После перехода в нужную вкладку легче найти необходимую информацию, чем в общем списке.

Основное место занимает рабочая область, в которой отображаются сведения о запущенных программах, службах, драйверах и т. д.

Ниже находится панель подробностей, в которой отображены сведения о выделенном объекте.

В строке состояния показана информация о сборе или завершении сбора сведений о местах автозапуска.

Некоторые элементы автозапуска в Autoruns выделены разными цветами:

- Красный цвет — у этого элемента отсутствует цифровая подпись Microsoft.

- Желтый цвет — отсутствующие или перемещенные файлы, информация о которых осталась в реестре.

Если контейнер помечен красным цветом, это не значит, что данный файл является вредоносным программным обеспечением. По какой-то причине у объекта нет подтвержденной цифровой подписи Майкрософт. Обратите внимание на эти файлы, получите информацию о них в интернете.

Элементы, выделенные желтым цветом, отключите из автозагрузки, сняв галку, напротив данного объекта. Затем эти записи можно удалить с компьютера.

Обзор вкладок в окне программы Autoruns

Для удобства получения сведений о местах автозапуска, Autoruns распределяет запускаемые объекты по вкладкам, согласно их функционалу.

В окне программы отображаются контейнеры (папки, файлы, параметры и ключи реестра), используемые для автозапуска, и содержимое контейнера. В столбцах находится информация об объектах автозапуска:

- В столбце «Autorun Entry» (Запись автозапуска) показан способ автозапуска. Если, напротив элемента стоит флажок, это значит, что автозапуск выполняется.

- В столбце «Description» (Описание) находится описание файла.

- В столбце «Publisher» (Издатель) можно получить информацию о производителе объекта автозапуска.

- В столбце «Image Path» (Путь к образу) указан путь к файлу (образу, объекту).

- Столбец «Timestamp» (Отметка времени) отображает время появления файла на компьютере.

- В столбце «VirusTotal» находится информация о проверке файла на сервисе VirusTotal.

Назначение всех вкладок программы:

- Everything (Все) — все записи в одном месте.

- Logon (Вход в систему) — все элементы автозагрузки текущего пользователя, программы из папки «Автозагрузка».

- Explorer (Проводник) — список программ и расширений, прописанных в контекстном меню Проводника.

- Internet Explorer — показаны элементы браузера Internet Explorer, расширения, тулбары.

- Scheduled Tasks (Назначенные задания) — отображены все задания по обслуживанию операционной системы Windows, полученные из Планировщика заданий.

- Services (Сервисы) — службы и сервисы Microsoft, запускаемые при старте системы.

- Drivers (Драйвера) — список драйверов в параметрах которых стоит автозагрузка.

- Codecs (Кодеки) — сведения о аудио и видео кодеках, запускаемых в системе, необходимых для воспроизведения мультимедиа файлов.

- Boot Execute (Выполнение при загрузке) — запускаемые приложения при загрузке Windows, например, проверка диска на ошибки.

- Image Hijacks (Подмена образов) — здесь отображены так называемые хайджекеры (угонщики, перехватчики), подменяющие образы. Они выполняются вместе с оригинальными файлами, подменяя настоящие образы. Используются вирусами.

- AppInit (Инициализация приложений) — отображены приложения, используемые программами.

- Known DLLs (Известные DLL) — список зарегистрированных DLL-библиотек.

- Winlogon (Запуск Windows) — библиотеки событий при загрузке системы.

- Winsock Providers (Поставщики Winsock) — компоненты, необходимые для работы сети.

- Print Monitors (Мониторы печати) — компоненты драйверов принтера.

- LSA Providers (Поставщики LSA) — обработка событий, связанных с безопасностью сети.

- Network Providers (Поставщики сети) — провайдеры, работающие с настройками сети.

- WMI (Инструментарий управления Windows) — элементы из базы данных WMI.

- Office (Офис) — элементы автозапуска Microsoft Office, если офисный пакет программ установлен на данном компьютере.

Совет. Для того, чтобы увидеть места автозапуска только сторонних приложений, не затрагивая системные объекты, поставьте флажок в параметре «Hide Windows Entries» (Скрыть записи Windows) в меню «Options» (Настройки). Этот параметр активирован по умолчанию. Можно активировать параметр «Hide Microsoft Entries» (Скрыть записи Майкрософт), эта настройка дополнительно включает параметр «Hide Windows Entries».

Отключение автозапуска в Autoruns

Для отключения автозапуска программы, снимите флажок, напротив соответствующей записи. Программа Autoruns выполнит изменение и создаст резервную копию для восстановления параметра, в случае необходимости.

Это более безопасный способ отключения объектов автозагрузки, чем удаление элементов из системы.

Удаление записи из автозапуска в Autoruns

В Autoruns можно удалить запись об автозапуске программы, запускать которую не требуется вместе со стартом системы.

Внимание! Autoruns не создает резервных копий удаляемых объектов автозапуска. Поэтому позаботьтесь заранее о создании точки восстановлении системы или создайте резервную копию Windows, что восстановить компьютер в рабочее состояние, если что-то пойдет не так.

- Снимите флажок напротив соответствующего элемента автозапуска.

- Выделите элемент, щелкните по нему правой кнопкой мыши.

- В контекстном меню нажмите на пункт «Delete» (Удалить).

- В окне с предупреждением нажмите на кнопку «Да».

- После этого, объект автозапуска будет удален из операционной системы.

Проверка элемента автозапуска на вирусы в VirusTotal

На онлайн сервисе VirusTotal проводится проверка файлов и ссылок на вирусы, с помощью более, чем 70 антивирусных сканеров. При проверке на сервисе используются базы всех ведущих производителей антивирусного программного обеспечения.

Пользователь имеет возможность проверить подозрительный файл со своего компьютера при помощи приложения Autoruns. Для этого, необходимо пройти следующие шаги:

- Выделите элемент автозапуска в рабочей области программы.

- Кликните по нему правой кнопкой мыши, в открывшемся контекстном меню нажмите на «Check VirusTotal».

- При первом открытии сервиса VirusTotal в браузере по умолчанию, откроется окно с информацией о сервисе.

- Закройте браузер.

- Снова нажмите на пункт «Check VirusTotal».

- В окне программы Autoruns, в столбце «VirusTotal» отобразится результат проверки объекта на вирусы.

Если нажать на ссылку с результатом проверки, откроется окно сервиса VirusTotal с подробной информацией. Здесь указаны антивирусы и результат проверки конкретного сканера.

Массовая проверка объектов автозапуска на вирусы в Autoruns

С помощью программы Autoruns можно запустить массовую проверку всех элементов автозапуска. Выполните следующие шаги:

- Откройте меню «Options» (Настройки).

- В контекстном меню выберите пункт «Scan Options…» (Настройки сканирования).

- В окне «Autoruns Scan Options» поставьте флажок в пункте «Check VirusTotal.com».

- Нажмите на кнопку «Rescan».

После завершения сканирования, в окне программы в столбце «VirusTotal» появятся результаты проверки элементов автозапуска.

Если в результате проверки обнаружится, что некоторые файлы не прошли проверку, не обязательно считать, что это вирус. Прежде, чем принять решение, поищите подробную информацию об объекте в интернете.

На изображении выше видно, что два антивирусных сканера, что-то нашли в программе Облако Mail.Ru. Понятно, что там вирусов нет, возможно, сканеры ругаются из-за каких-то рекламных предложений.

Выводы статьи

Бесплатная программа Autoruns служит для мониторинга мест автозапуска в операционной системе Windows. С помощью программы можно проанализировать все элементы автозапуска на компьютере, отключить или удалить ненужные объекты автозагрузки, проверить файлы на вирусы на сервисе VirusTotal.

Похожие публикации:

- Ashampoo WinOptimizer 17 — оптимизация и обслуживание Windows

- Auslogics Registry Cleaner для очистки реестра Windows

- Лучшие деинсталляторы — программы для удаления программ

- Acronis True Image WD Edition (бесплатно)

- CCEnhancer — расширение функциональности CCleaner