| Содержимое | |

|---|---|

| Выключение компьютеров в домене по списку |

Монолитный скрипт выключения компьютеров в домене по списку: @ECHO OFF SET "BEGIN_MARKER=:ENDFILE1" SET "END_MARKER=:ENDFILE2" |

| Логофф сессий отключенных пользователей на терминальном сервере |

Убить все отключенные сессии: @ECHO OFF FOR /F "USEBACKQ TOKENS=2 DELIMS= " %%a IN (`quser^|findstr /b /v "^>"^|findstr /i /v " ID "^|findstr /v /i "rdp-tcp"`) DO logoff %%~a EXIT 0 |

| Ошибка теневого копирования тома (VSS) |

Иногда на работающем сервере возникает такая ошибка: |

| Интерпретатор CMD — вывод переменных со спецсимволами на экран и в файл |

Известная, но слабоосвещенная тема — обработка в коммандном интерпретаторе CMD данных со спецсимволами. |

| Скрипты для CMD |

Скрипты выполняемые интерпретатором CMD.EXE — стандартной консольной оболочкой для Win2000/WinXP/Vista/Seven/Win8/Win2000 Server/Win2003/Win2008. |

| Страховое копирование по списку |

Относительно простой вариант резервного копирования по списку файлов/папок с учетом типа резервной копии и количества хранимых копий по типам. Классические типы: дневная-недельная-месячная-годовая копии. Кодировка скрипта CP866…. |

| Преобразование файлов 1CClientBankExchange в табличную форму |

Лично мне периодически приходилось сталкиваться с обработкой данных не в табличной форме, а в «именованном формате» то есть когда каждый параметр пишется на отдельной строке в виде Параметр=Значение параметра причем файл… |

| Чтение данных из реестра в переменную окружения |

Продвинутый кросплатформенный модуль для встраивания в скрипты, позволяющий в удобной форме получать данные из реестра для дальнейшего использования(как всегда — кодировка скрипта CP866): |

Как посмотреть какие порты открыты на компьютере, и кто их использует

04.06.2018

Думаю, если Вы нашли эту статью и собираетесь проверить какие порты открыты на ПК, то объяснять что такое порты, для чего они нужны и как используются различными программами, не нужно. Перейдем сразу к делу.

Смотреть видео:

Чтобы проверить состояние портов, необходимо открыть командную строку. Для этого используйте шорткат Win+R, в появившемся окошке наберите cmd и нажмите Ввод:

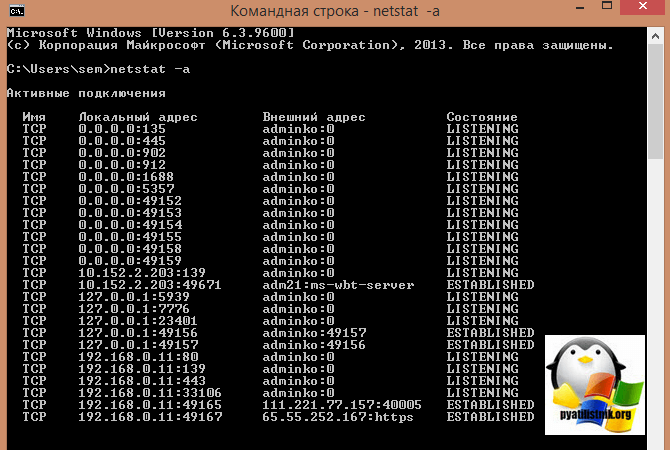

В окне командной строки наберите команду netstat -a (перед знаком минус не забудьте поставить пробел), нажмите Ввод. После быстрого сканирования Вы сможете посмотреть какие сокеты открыты на Вашем ПК и в каком состоянии они находятся:

Как видим, для каждого активного сокета указывается протокол, локальный и внешний адрес, а также состояние протокола. Вот список и значение самых распространенных состояний:

- LISTENING – значит, что порт ожидает входящих соединений

- ESTABLISHED – соединение установлено

- CLOSE_WAIT – ожидание закрытия вследствие отключения удаленной стороны

- TIME_WAIT – порт закрыт, но еще ожидает входящие пакеты для обработки

- SYN_SENT – установка соединения

Интерес представляет конечно же не только получить список сокетов, но и узнать какая программа какой номер порта использует. Для этого в командном окне наберите команду netstat -n -b (пробелы перед знаком минус):

Возле номера каждого сокета в квадратных скобках указана программа, которая его использует (исполняемое имя файла).

Если Вы обнаружили, что какой-то порт использует программа, которую Вы не запускали и которая похожа на троян или вирус, то его следует закрыть. Закрыть порт можно при помощи фаервола. Однако гораздо быстрей и эффективней будет использовать небольшую бесплатную программу под названием Windows Worms Doors Cleaner (WWDC), которую Вы можете скачать прямо сейчас (51Kb).

После запуска она покажет список открытых сокетов, которые представляют опасность, и которые специалисты в области информационной защиты настоятельно рекомендуют держать отключенными: 135, 445, 137-139. Чтобы сделать их неактивными, просто нажмите кнопки справа от каждого красного значка:

После вступлений изменений в силу Вы получите такую картину:

Преимущество программы WWDC перед фаерволами состоит в том, что она не просто блокирует открытые порты, но закрывает их, отключая службы, которые их используют. Это, как Вы понимаете, гораздо эффективнее, потому что устраняет источник проблемы, а не симптомы.

Похожие публикации:

- Как запретить Вайбер и Телеграм сохранять фото в Галерее?

- Как найти жилье в Грузии? Основные сайты для поиска

- Как запустить Android на ПК с Windows? Обзор эмулятора LDPlayer

- Как отобразить секунды в часах на панели задач Windows 10

- Как быстро сменить user-agent в браузере Chrome

Понравилось? Поделитесь с друзьями!

Сергей Сандаков, 42 года.

С 2011 г. пишу обзоры полезных онлайн сервисов и сайтов, программ для ПК.

Интересуюсь всем, что происходит в Интернет, и с удовольствием рассказываю об этом своим читателям.

Несмотря на то, что в Windows есть множество инструментов для диагностики проблем в TCP/IP сетях (ping, telnet, pathping и т.д.), не все они позволяют в удобном виде проверить состояние или выполнить сканирование открытых сетевых портов на удаленном сервере. Утилита Portqry.exe является удобным инструментом проверки доступности TCP/UDP портов на удаленном сервере при диагностике проблем, связанных с функционированием различных сервисов, а также наличием файерволов и межсетевых экранов в TCP/IP сетях. Чаще всего утилита Portqry используется как более функциональная замена telnet, и в отличии от telnet, позволяет также проверять открытые UDP порты.

Содержание:

- Используем PortQry для сканирования открытых UDP и TCP портов

- Расширенный статус сетевых служб в PortQry

- Графический интерфейс для Portqry

Используем PortQry для сканирования открытых UDP и TCP портов

Первая версия Portqry для Windows Server 2003 некорректно работает с более новыми ОС (Windows Server 2008 и выше), поэтому в дальнейшем была выпущена вторая версия утилиты PortQryV2. Именно эту версию и стоит использовать сегодня(скачать утилиту PortQryV2 можно по ссылке).

В Windows 10 вы можете установить portqry через менеджер пакетов Chokolatey:

choco install portqry

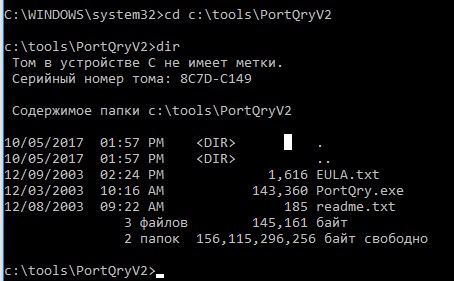

Скачайте и распакуйте архив PortQryV2.exe. Запустите командную строку и перейдите в каталог с утилитой, например:

cd c:toolsPortQryV2

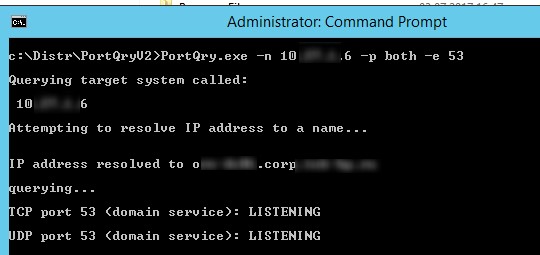

Чтобы проверить доступность DNS сервера с клиента, необходимо проверить открыты ли на нем 53 порты TCP и UDP. Формат команды проверки доступности портов на удаленном сервере следующий:

PortQry -n server [-p protocol] [-e || -r || -o endpoint(s)]

-n – имя или IP адрес сервера, доступ к которому нужно проверить

—e – номер порта для проверки (от 1 до 65535)

—r – диапазон портов для проверки (например, 1:80)

—p – по какому протоколу выполняется проверка. Это может быть TCP, UDP или BOTH (по умолчанию используется TCP).

Примечание. В отличии от комадлета PowerShell Test-NetConnection, который может использоваться только для проверки доступности TCP портов, утилита PortQry поддерживает и TCP и UDP протоколы.

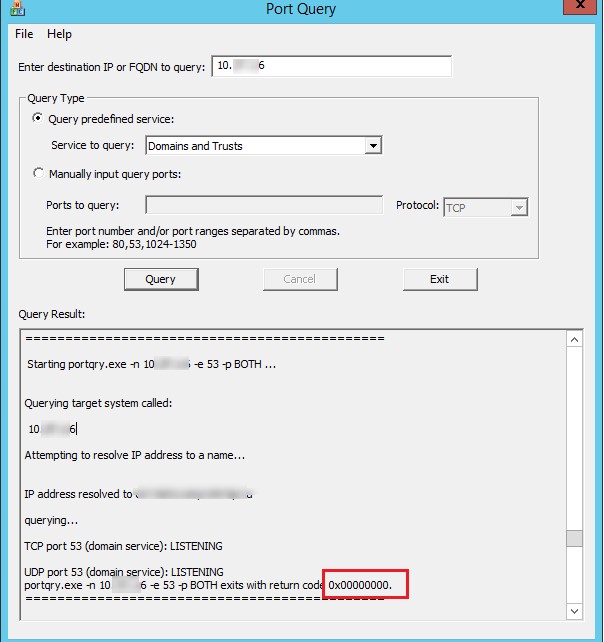

В нашем примере команда будет такой:

PortQry.exe –n 10.1.10.6 -p both -e 53

- Listening – означает, что указанный порт доступен (принимает соединения), ответ от него получен;

- Not Listening – на целевой системе не запушен процесс (служба), который бы принимал подключения на указанном порту. Portqry получила ответ ICMP «Destination Unreachable — Port Unreachable» при проверке UDP порта, или TCP пакет с флагом Reset;

- Filtered – утилита PortQry не получала ответа от указанного порта либо ответ был отфильтрован. Т.е. на целевой системе либо не слушается данный порт, либо доступ к нему ограничен файерволом или настройками системы. По умолчанию TCP порты опрашиваются 3 раза, а UDP – один.

В нашем примере, DNS сервер доступен с клиента и по TCP и по UDP.

TCP port 53 (domain service): LISTENING UDP port 53 (domain service): LISTENING

С помощью атрибута —o, можно указать последовательность портов, которых нужно просканировать:

portqry -n 10.1.10.6 -p tcp -o 21,110,143

Следующая команда выполнит сканирование диапазона “низких” TCP портов и вернет список доступных портов, которые принимают подключения (утилита работает в режиме сканера открытых портов):

portqry -n 10.1.10.6 -r 1:1024 | find ": LISTENING"

Можно сохранить результаты сканирования открытых портов в текстовый файл:

portqry -n 10.1.10.6 -p tcp -r 20:500 -l logfile.txt

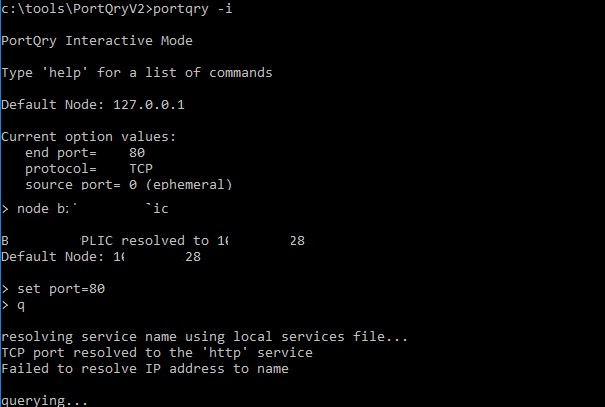

В утилите portqry есть интерактивный режим:

portqry –i

Теперь в приглашении PortQry Interactive Mode можете указать имя удаленного компьютера и порт.

node srv-lic

set port=80

Чтобы выполнить проверить порт на указанном сервере нажмите q и Enter.

С помощью аргументов –wport и -wpid можно выполнить мониторинг состояния указанного порта (wport), или всех портов, связанных с указанным процессом (wpid) на локальном хосте.

Например, следующая команда в течении 10 минут будет выполнять проверку доступности указанного локального порта (например, RDP порта 3389), и если его статус изменится, уведомит администратора об этом (подробный лог будет доступен в файле LogFile.txt). Чтобы остановить мониторинг, нажмите

Ctrl-C

:

portqry -wport 3389 -wt 600 –l LogFile.txt -y -v

Можно получить информацию об открытых портах и активных TCP/UDP соединениях на локальном компьютере:

portqry.exe -local

Расширенный статус сетевых служб в PortQry

В утилите PortQry имеется встроенная поддержка некоторых сетевых служб. Это LDAP, Remote Procedure Calls (RPC), почтовые протоколы (SMTP, POP3 и IMAP4), SNMP, FTP/ TFTP, NetBIOS Name Service, L2TP и другие. Кроме проверки доступности этих стандартных портов этих служб, утилита выполняет специфические для конкретного протокола запросы для получения статуса сервиса.

Например, с помощью следующего запроса мы не только проверим доступность службы RPC endpoint mapper (TCP/135), но и получим список имен зарегистрированных в системе конечных точек RPC (в том числе их имя, UUID, адрес к которому они привязаны и приложение, с которым они связаны).

portqry -n 10.1.10.6 -p tcp -e 135

TCP port 135 (epmap service): LISTENING Using ephemeral source port Querying Endpoint Mapper Database... Server's response: UUID: d95afe72-a6d5-4259-822e-2c84da1ddb0d ncacn_ip_tcp:10.1.10.6 [49152] UUID: 897e215f-93f3-4376-9c9c-fd2277495c27 Frs2 Service ncacn_ip_tcp:10.1.10.6 [5722] UUID: 6b5bd21e-528c-422c-af8c-a4079be4fe48 Remote Fw APIs ncacn_ip_tcp:10.1.10.6 [63006] UUID: 12345678-1234-abcd-ef22-0123456789ab IPSec Policy agent endpoint ncacn_ip_tcp:10.1.10.6 [63006] UUID: 367abb81-9844-35f1-ad32-91f038001003 ncacn_ip_tcp:10.1.10.6 [63002] UUID: 50abc2a3-574d-40b3-1d66-ee4fd5fba076 ncacn_ip_tcp:10.1.10.6 [56020] …….. UUID: 3c4428c5-f0ab-448b-bda1-6ce01eb0a6d5 DHCP Client LRPC Endpoint ncacn_ip_tcp:10.1.10.6 [49153] Total endpoints found: 61 ==== End of RPC Endpoint Mapper query response ==== portqry.exe -n 10.1.10.6 -e 135 -p TCP exits with return code 0x00000000.

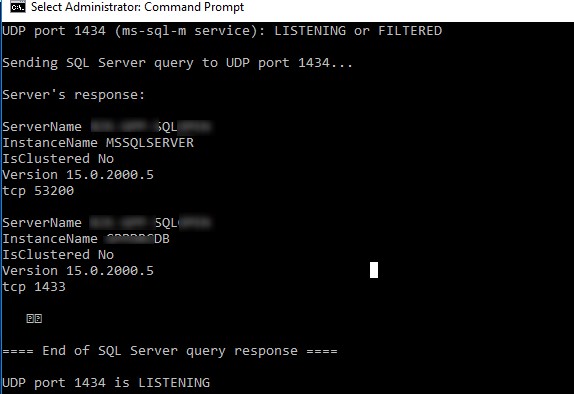

Или вы можете проверить доступность и ответ от службы SQL Server Browser на сервере Microsoft SQL Server:

PortQry.exe -n msk-sql1 -e 1434 -p UDP

UDP port 1434 (ms-sql-m service): LISTENING or FILTERED Sending SQL Server query to UDP port 1434... Server's response: ServerName MSK-SQL01 InstanceName MSSQLSERVER IsClustered No Version 15.0.2000.5 tcp 53200 ServerName MSK-SQL01 InstanceName BANKDB IsClustered No Version 15.0.2000.5 tcp 1433 ==== End of SQL Server query response ==== UDP port 1434 is LISTENING

Как вы видите, утилита portqry показала не только доступность UDP порта, но и версию SQL сервера и имена запущенных на сервере SQL экземпляров и их TCP порты (один инстанс BANKDB живет на порту по умолчанию tcp 1433, второй MSSQLSERVER использует фиксированный порт из RPC диапазона 53200 — см. статью о настройке портов в SQL Server).

Можно опросить SNMP порт на устройстве, указав название community:

portqry -n host2 -cn !secure! -e 161 -p udp

При проверке 25 порта на SMTP сервере можно получить баннер приветствия сервера:

portqry -n domain.mail.ru -p tcp -e 25

Графический интерфейс для Portqry

Первоначально утилита Portqry была исключительно консольным инструментом. Для удобства пользователей, которые не дружат с командной строкой, Microsoft разработала простой графический интерфейс для утилиты portqry – PortQueryUI. Скачать PortQueryUI можно с сайта загрузок Microsoft http://download.microsoft.com/download/3/f/4/3f4c6a54-65f0-4164-bdec-a3411ba24d3a/PortQryUI.exe

PortQueryUI по сути представляет собой графическую надстройку над portqry для формирования командной строки, и возврата результата в графическое окно.

Кроме того, в PortQueryUI заложено несколько заранее предопределенных наборов запросов для проверки доступности популярных служб Microsoft:

- Domain and trusts (проверка служб на контроллере домена Active Directory)

- IP Sec

- Networking

- SQL Server

- Web Server

- Exchange Server

- Net Meeting

Думаю, особых комментариев к интерфейсу PortQueryUI давать не нужно. Все должно быть понятно из скриншота ниже. Укажите DNS имя или IP адрес сервера, выберите один из предустановленных сервисов (Query predefined service), или укажите номера портов для проверки вручную (Manually input query ports) и нажмите кнопку Query.

Возможные коды ответа в PortQueryUI (выделен на скриншоте):

- 0 (0x00000000)– означает, что соединении успешно установлено и порт доступен;

- 1 (0x00000001) – указанный порт недоступен или отфильтрован;

- 2 (0x00000002 – это нормальный код возврата при проверке UDP подключения, т.к. не возвращается ACK ответ.

Обновлено 06.07.2017

Добрый день уважаемые читатели и гости блога, вновь рад вас приветствовать в разделе про безопасность, в прошлый раз мы с вами научились удалять screenup вирус, сегодня тема будет поинтереснее, а именно как проверить открытые порты на Windows или Linux. Опишу свою ситуацию, у меня есть проект, заказчик предоставил 20 виртуальных машин, в рамках которой моя организация должна развернуть там сервис, некоторые виртуалки находятся в разных сетях и пока на них программисты не успели все развернуть, мне необходимо с помощью специальной утилиты сделать прослушивание порта на одном сервере и проверить, что он отвечает на другом, так сказать сетевое взаимодействие. Давайте этим и займемся.

Вешаем службу отвечающую по нужному порту

Как я и писал выше, пока сервисы не развернуты, то и порты никто не слушает, но нам необходимо произвести проверку, чтобы потом к этому не обращаться. Нам необходимо с помощью специальной утилиты, эмулировать прослушивание нужного нам порта (сокета), те кто из вас знает такую операционную систему, как Centos 7, то они помнят, в ней была отличная утилита под названием netcat. Она позволяла с помощью определенных команд слушать нужный администратору порт.

netcat — утилита Unix, позволяющая устанавливать соединения TCP и UDP, принимать оттуда данные и передавать их. На Windows платформах, она так же присутствует.

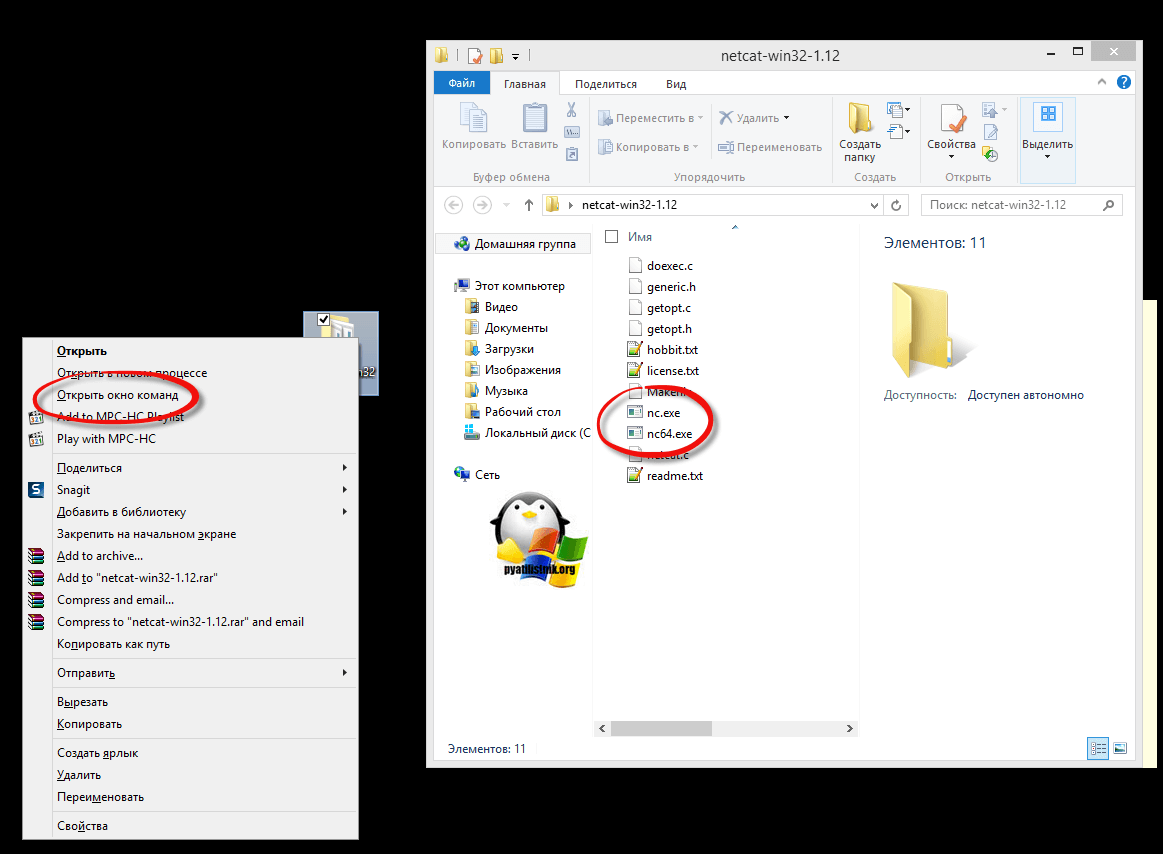

Скачать netcat для Windows можно вот тут

Распаковываем архив на сервере, где в будущем будет работать служба. В папке вам будут необходимы файлы nc.exe и nc64.exe. Далее зажимаете Shift и щелкаете правым кликом по папке, из контекстного меню выбираете пункт «Открыть окно команд»

Теперь представим, что я хочу чтобы на сервере работал 80 порт, ну типа IIS сервер. Открываем netcat, для начала посмотрите справку:

- -d detach from console, background mode

- -e prog inbound program to exec [dangerous!!]

- -g gateway source-routing hop point[s], up to 8

- -G num source-routing pointer: 4, 8, 12, …

- -h this cruft

- -i secs delay interval for lines sent, ports scanned

- -l — слушать входящие соединения

- -L listen harder, re-listen on socket close

- -n numeric-only IP addresses, no DNS

- -o file hex dump of traffic

- -p — какое соединение будет прослушивать

- -r randomize local and remote ports

- -s — задать локальный адрес назначения

- -t answer TELNET negotiation

- -c send CRLF instead of just LF

- -u — UDP режим

- -v verbose [use twice to be more verbose]

- -w secs timeout for connects and final net reads

- -z zero-I/O mode [used for scanning]

Нас интересует команда вот такого вида:

netcat-win32-1.12>nc.exe -l -p 80

В результате чего, на сервере поднимается виртуальный сокет, который слушает 80 соединение, симулируя веб сервер.

Как проверить открыт ли порт на сервере

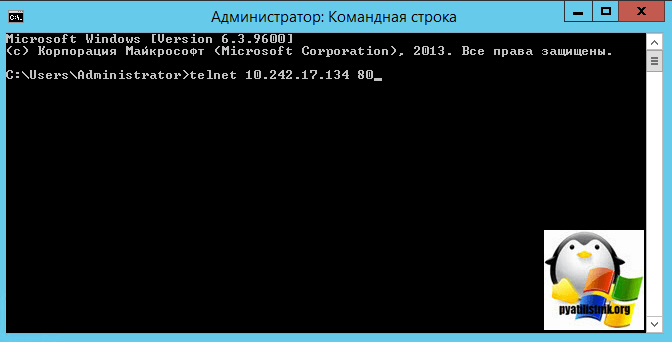

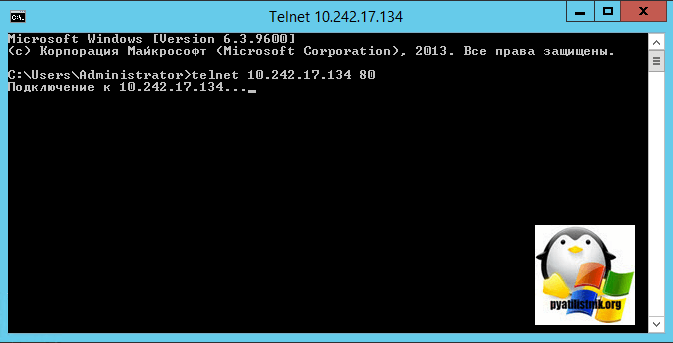

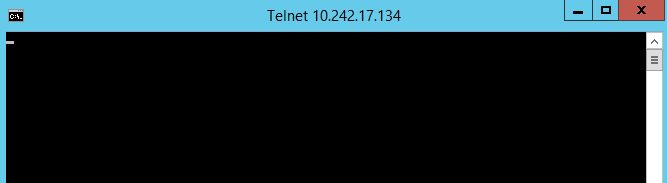

Теперь перейдем на другой сервер и попытаемся проверить открытые порты на удаленном сервере. В решении нашей задачи, мы будем использовать утилиту telnet, как ее устанавливать смотрите тут. Открываем командную строку и вводим такую строку:

Как видите я указал нужный мне ip адрес и нужный номер порта

Кстати проверить открытые порты на компьютере, где расположена служба, можно командой:

telnet localhost номер 80

Если ip адрес вам не отвечает на ваш запрос, то вы увидите попытку подключения, после чего вам покажут, что этого сделать не удалось.

Если подключение удачное, то вы вы увидите черный экран, либо без текста, либо с каким-то приветственным сообщением, о том, что вам ответила какая-то служба.

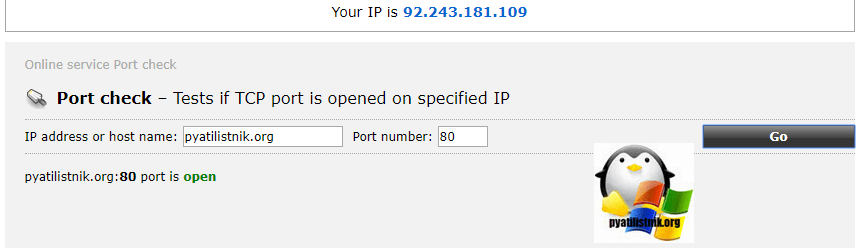

Через внешние утилиты

Проверить открыть ли порт, можно и внешними утилитами, тут главное требование, чтобы у вас был белый ip имеющий доступ в интернет. Представим себе, все туже ситуацию, что вам необходимо протестировать 80 соединение, на котором будет сайт компании. Вы его развернули, но он почему-то не работает. Не так давно, я вам рассказывал про сервис ping.eu (вот тут). Одним из пунктов этого инструментария был port check (проверка открытых портов). В поле «ip address or host name» вы пишите ip адрес или dns имя сервиса, что требует проверки, а в соседнем поле, необходимый номер сокета, в моем случае 80, нажимаете «Go». Через секунду, вы получите результат, открыты порты 80 или 443 у сайта или нет. В моем случае статус «open».

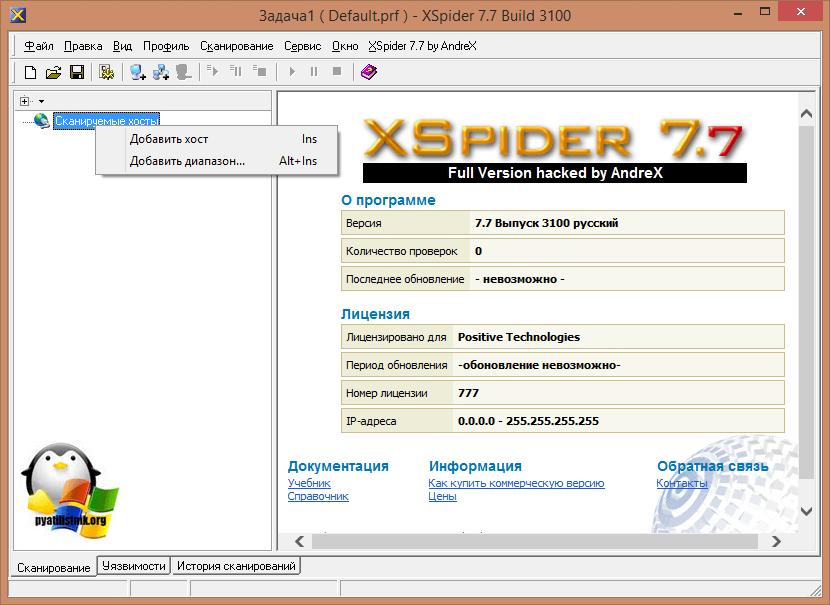

Массовая проверка открытых портов в сети и локально

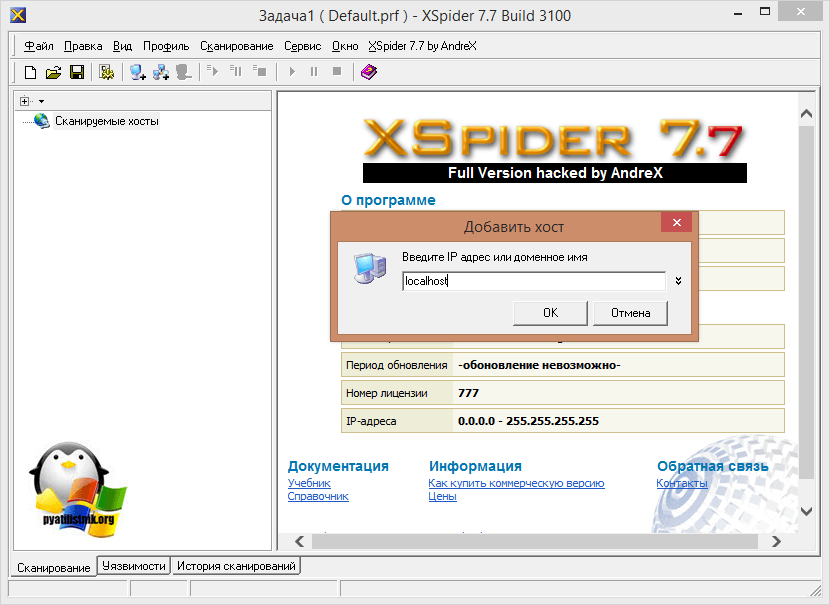

Существуют специальные утилиты, в задачи которых входит сканирование компьютера или сервера, на предмет доступных портов, по которым есть соединение, они называются сканеры портов. Таких программ очень много, я приведу пример в виде XSpider 7.7. Как проверить открыт ли порт в утилите XSpider 7.7. Щелкаем правым кликом по «сканированные хосты» и добавляем хост или диапазон ip адресов.

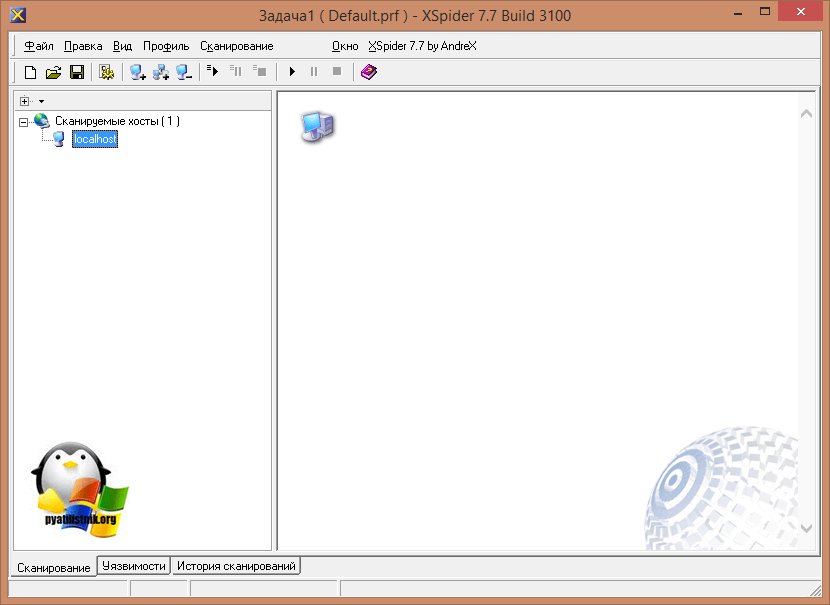

Прописываете, что именно будет подвергаться проверке.

Нажимаем значок запуска и запускаем процедуру.

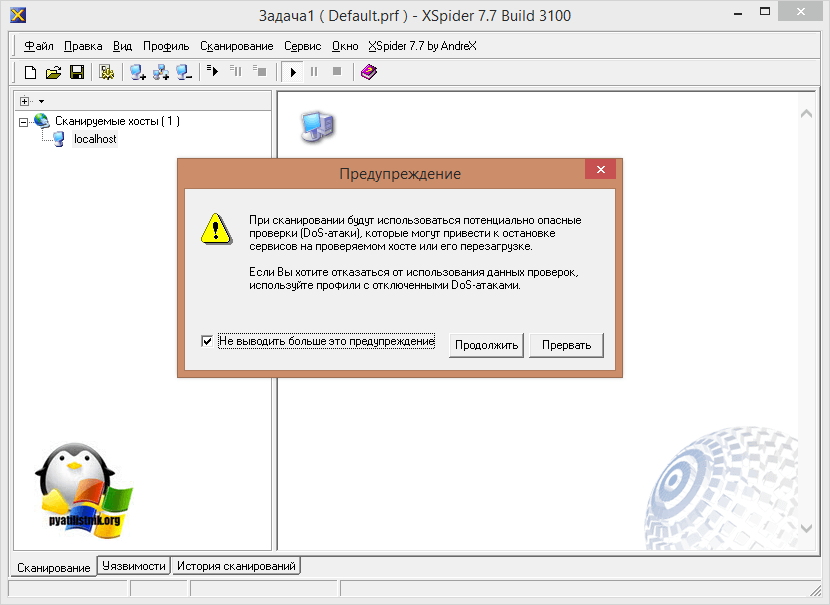

Вы можете увидеть предупреждение, что ваши действия могут быть признаны как ddos атака и многие фаэрволы в сети могут вас просто забанить, так что будьте осторожны.

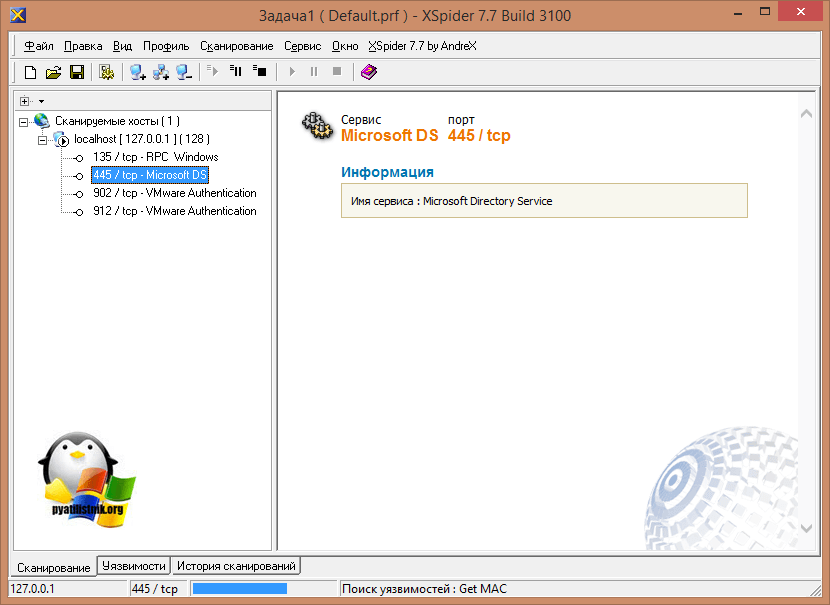

В итоге сканер мне указал, на то, что есть проблемные места, например, 445 подключение, через которое не так давно лезли шифровальщики, быстро его закрываем.

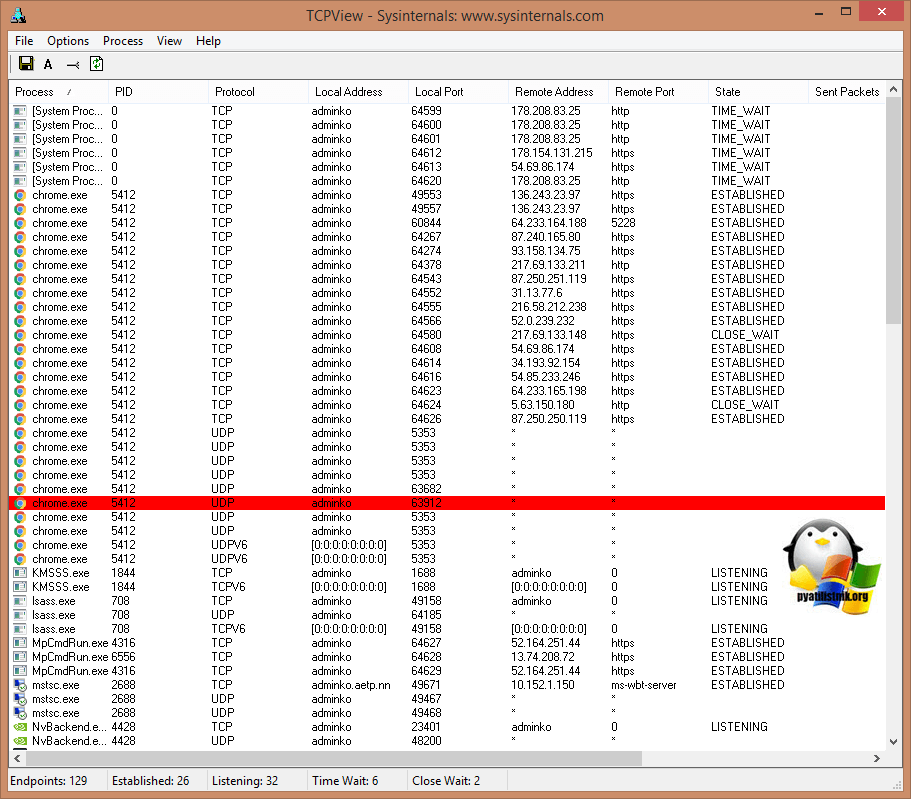

Как видите проверить открытые соединения очень просто. Еще существуют две полезные утилиты, показывающие слушаемые локальные сервисы, о них я так же рассказывал подробно, это утилита netstat и программка TCPView (советую ознакомиться)

- Пример работы утилиты netstat

- Пример работы утилиты TCPView

Они обе показывают, что случает ваша операционная система. Думаю у вас не осталось вопросов, как проверить открытые порты и понять кем они слушаются.

В этой статье я расскажу о такой вещи, как открытие, портов в Windows Server 2012 R2. Эта инструкция актуальна только для штатного брандмауэра. Чаще всего его возможностей достаточно.

Данные действия актуально делать только в том случае, если заказана услуга «Виртуальный сервер». По умолчанию на нём все порты открыты. Для настройки брандмауэра в Linux воспользуйтесь ISP Manager Lite.

Для услуги ВДЦ лучше использовать функцию Firewall, доступную в vCloud Director, а также NAT.

Процесс открытия портов

Чтобы это сделать, выполните следующую последовательность шагов:

- Откройте меню пуск и нажмите на квадрат Панель управления;

- Выберите опцию просмотра «Крупные значки», чтобы проще было добраться до нужного меню;

- Откройте «Брандмауэр Windows, а затем «Дополнительные параметры»;

- Должно открыться окно «Брандмауэр Windows в режиме повышенной безопасности. В этом окне выберите в списке слева «Правила для входящих подключений».

- Затем, в списке справа щёлкните на пункт «Создать правило», чтобы открыть «Мастер создания правила для нового входящего подключения».

- На первом шаге этот мастер спросит Вас, правило какого типа Вы хотите создать. Выберите «Для порта» и нажмите кнопку «Далее».

- На шаге «Протокол и поты мастер спросит номер порта, который Вы хотите открыть, или диапазон этих портов. Необходимо ввести номер порта в поле «Определённые локальные порты». В случае, если Вам необходимо открыть более одного порта, то укажите их диапазон, используя знак дефиса, например, «27015-27019». Если нужен не диапазон портов, а несколько разных, то вместо дефиса поставьте запятую, например: «80,443». После этого нажмите кнопку «Далее».

- На следующем шаге Вас спросят о действии, которое должно выполнятся для данного порта. Поскольку Вы открываете порт, то убедитесь, что выбран пункт «Разрешить подключение», после чего нажмите «Далее».

- Далее, у Вас будет возможность выбрать профиль. Если Вы не вполне понимаете, что это такое, то оставьте все 3 пункта отмеченными флажками.

- Затем введите имя создаваемого правило, такое, чтобы оно давало понять, для чего создано. Нажмите кнопку «Готово», после чего Вы увидите только что созданное правило должно в самом верху списка.

- Чтобы отредактировать какое-либо правило, выделите его в списке, а затем нажмите справа пункт «Свойства».

Примечание

Если у Вас установлена другая программа, выполняющая фукнции брандмауэра, то настраивайте открытие портов в ней, согласно прилагающейся к ней инструкции. Некоторые антивирусы также могут выполнять функции брандмауэра.

Если брандмауэр установлен отдельно, то настройки открытия портов нужно делать в нём.

Проверить результат можно на этом сайте, а также, обратившись со своего компьютера по порту, который открыли. Для этого воспользуйтесь программой Nmap. Установщик для Windows.

Эти действия имеют смысл, если Вы планируете после этого включить брандмауэр и использовать его в качестве системы защиты сервера.

Как разрешить пинги в брандмауэре через командную строку

Всем привет сегодня маленькая заметка как разрешить пинги в брандмауэре через командную строку, может пригодится если вы поставили core версию windows или Hyper-V server 2012R2. Да и для тех людей, кто любит все автоматизировать в своих средах, подойдет для написания bat или cmd файлов, которые можно использовать при установке и настройке сервера, принятой в вашей организации. Так же я вас научу, как открывать firewall через cmd оболочку, меня много раз выручало такое знание, так как бывают ситуации, что не работает мышка на сервере, а открыть заветную оснастку ну очень нужно, так как из за закрытого порта может лежать важный сервис.

Настройка брандмауэра из командной строки

Предположим, что у вас есть сервер на котором установлена операционная система Windows Server 2012 R2 на сервере, по стандарту у вас должны быть открыты ping пакеты, понятно, что такие вещи можно сделать и групповой политикой и это правильно, но у меня в примере есть небольшой бранч (филиал) и в нем нужно на трех серверах открыть порты, отправив там менеджеру такой файл с командой, особых усилий и знаний не потребуется, чтобы выполнить задачу и настройка брандмауэра командной строкой будет очень уместна.

Открываем командную строку и пишем в ней вот такой текст:

Как видите правило отработало нормально, теперь в нашем брандмауэре должны быть открыты нужные порты. Давайте проверим, добавилось ли правило.

Как запустить брандмауэр из командной строки

Для того, чтобы запустить брандмауэр из командной строки, введите в ней вот такой текст

Далее идем Дополнительные параметры

и во входящих правилах видим, наше, открывающее ICMP пакеты.

Вот так вот просто разрешить пинги в брандмауэре через командную строку.

Отключить брандмауэр через командную строку

Отключение брандмауэра из командной строки производится вот такой командой:

Как открыть порт на windows server 2012 r2

Сообщения: 567

Благодарности: 146

| Конфигурация компьютера | |

| Процессор: AMD FX-8320 8-core 3.5 Ghz | |

| Материнская плата: ASUS M5A97 r2.0 | |

| Память: Corsair Vengeance Pro 32 Gb | |

| HDD: OCZ Vector SSD 240 Gb, HDD WD blue 1Tb | |

| Видеокарта: Radeon HD7850 | |

| Блок питания: OCZ 750W | |

| Монитор: hp 23′ | |

| ОС: Windows 8.1 Pro |

——-

MCSA:Windows Server 2012, MCSE:Messaging, MCSE:Communication, VCP5:Datacenter Virtualization, CCENT

Ит блог, бесплатные курсы по администрированию

Для отключения данного рекламного блока вам необходимо зарегистрироваться или войти с учетной записью социальной сети.

Сообщения: 8

Благодарности: 0

Сообщения: 740

Благодарности: 116

есть лм команда или программа которая покажет именно открытые порты »

порт 5222 по-прежнему не отображается как открытый »

Сообщения: 567

Благодарности: 146

| Конфигурация компьютера | |

| Процессор: AMD FX-8320 8-core 3.5 Ghz | |

| Материнская плата: ASUS M5A97 r2.0 | |

| Память: Corsair Vengeance Pro 32 Gb | |

| HDD: OCZ Vector SSD 240 Gb, HDD WD blue 1Tb | |

| Видеокарта: Radeon HD7850 | |

| Блок питания: OCZ 750W | |

| Монитор: hp 23′ | |

| ОС: Windows 8.1 Pro |

есть лм команда или программа которая покажет именно открытые порты »

——-

MCSA:Windows Server 2012, MCSE:Messaging, MCSE:Communication, VCP5:Datacenter Virtualization, CCENT

Ит блог, бесплатные курсы по администрированию

Сообщения: 8

Благодарности: 0

Сообщения: 30

Благодарности: 4

Доброе время суток!

Если доступ к этим портам нужен из внешнего мира — то тогда нужно пробрасывать.

Удачи.

З.Ы. Не сразу обратил внимание: а как у вас сервер и роутер с одним и тем же IP работают в сети?

Сообщения: 8

Благодарности: 0

Выполните для начала

Код:

netstat -an | find «LISTENING»

Если там порта не найдете, то открытие порта вам ничем не поможет. Пока порт слушаться не будет никто туда не подключиться. »

Как сделать что бы эти порты слушались?

при выполнение этой команды виден только порт 3306

схема подключения роутер 192.168.1.1 к нему подключен Server 2012 192.168.1.100

Сообщения: 567

Благодарности: 146

| Конфигурация компьютера | |

| Процессор: AMD FX-8320 8-core 3.5 Ghz | |

| Материнская плата: ASUS M5A97 r2.0 | |

| Память: Corsair Vengeance Pro 32 Gb | |

| HDD: OCZ Vector SSD 240 Gb, HDD WD blue 1Tb | |

| Видеокарта: Radeon HD7850 | |

| Блок питания: OCZ 750W | |

| Монитор: hp 23′ | |

| ОС: Windows 8.1 Pro |

Подскажите нужно ли пробрасывать эти порты на роутере ASUS rt n-53 »

У меня RT-n56u, все прекрасно пробрасывается. думаю у вас также.

Как сделать что бы эти порты слушались? »

——-

MCSA:Windows Server 2012, MCSE:Messaging, MCSE:Communication, VCP5:Datacenter Virtualization, CCENT

Ит блог, бесплатные курсы по администрированию

Port Forwarding в Windows Server 2012 R2

Вообще, так делать не надо, особенно на WAN интерфейсах. Разве что временно и когда совсем уж припрет, и иначе никак. Потому что данное решение насквозь небезопасно. Но раз уж приперло – делается весьма просто:

1. Запускам командную строку от имени администратора

2. Вызываем netsh

3. Выполняем команды:

interface portproxy

set mode online

add v4tov4 listenport=9876 connectport=9876 connectaddress=192.168.123.11