Друзья, привет. На нашем сайте есть раздел статей, посвящённый различным способам сброса пароля Windows. Приведённая ниже информация пополнит этот раздел статей новым способом, как можно убрать пароль от системной учётной записи — локальной или Microsoft. Но на сей раз это будет самый простой способ. Ровно 7 кликов потребуется нам, чтобы избавиться от запароленного входа в операционную систему. Но эти 7 кликов нужно будет сделать на борту Live-диска Сергея Стрельца, в небольшой утилите Password Reset. Как всё это происходит?

Самый лёгкий способ сбросить пароль Windows с помощью Live-диска Сергея Стрельца

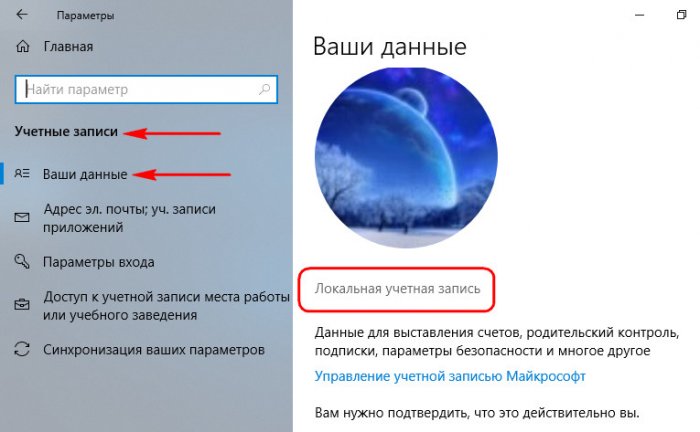

Прежде, друзья, напомню, что забытый пароль от учётной записи Microsoft при наличии Интернета и другого компьютерного или мобильного устройства мы всегда сможем изменить на новый прямо на экране блокировки операционной системы. И для этого нам не нужны никакие сторонние средства. Но вот для локальных учёток сброс пароля является проблемой: так, если мы заранее не побеспокоились о создании специальной флешки или не подготовили контрольные вопросы в Win10, для восстановления доступа к компьютеру нам нужно только прибегать к сторонним средствам типа Live-диска от Стрельца.

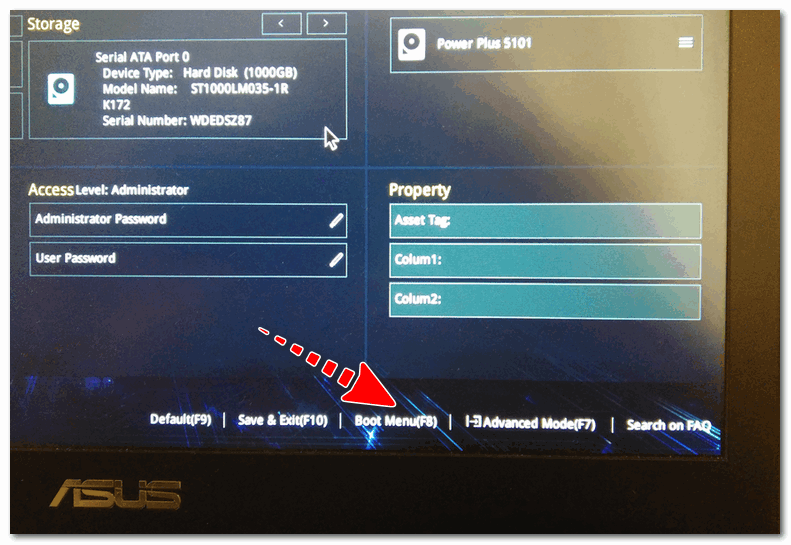

Скачиваем ISO-образ свежей русскоязычной сборки WinPE с сайта Сергея:

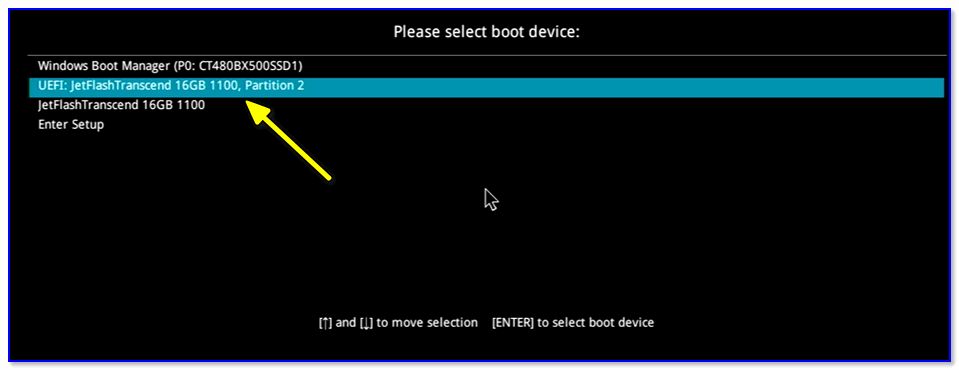

Записываем ISO на флешку, например, программой Rufus 3.1. Загружаем компьютер с этой флешки. Запускаем внутри Live-диска утилиту Password Reset:

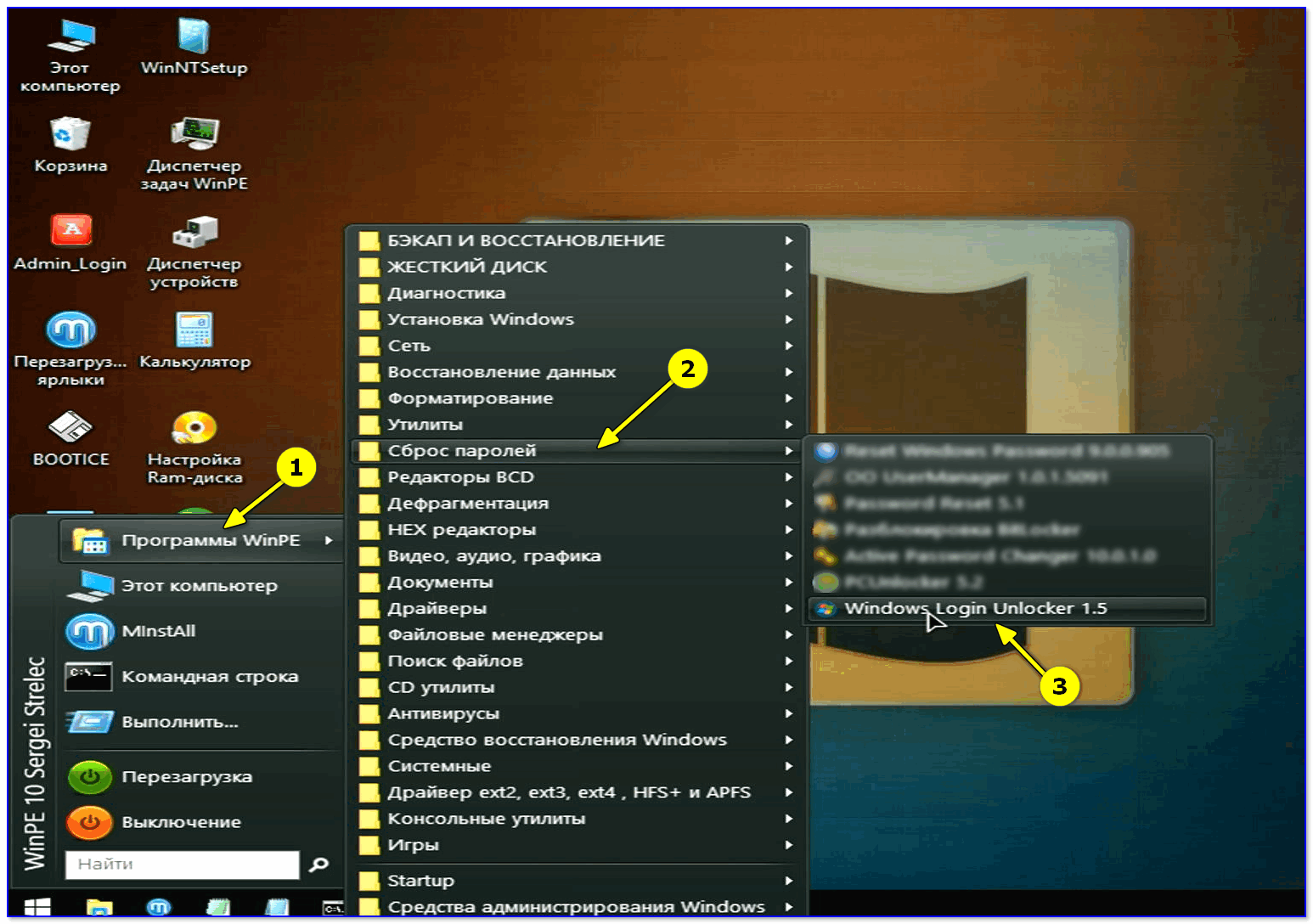

• Пуск – Все программы – Сброс паролей — Password Reset

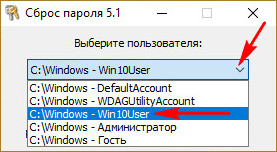

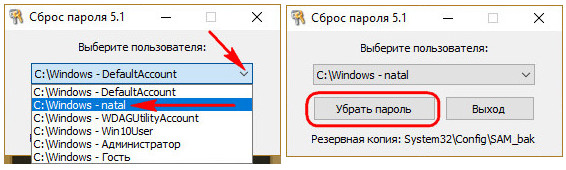

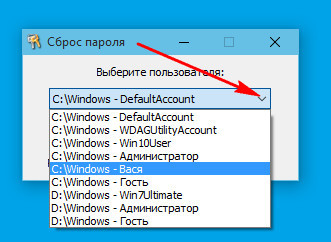

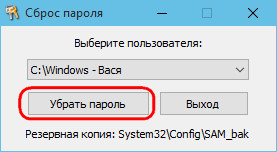

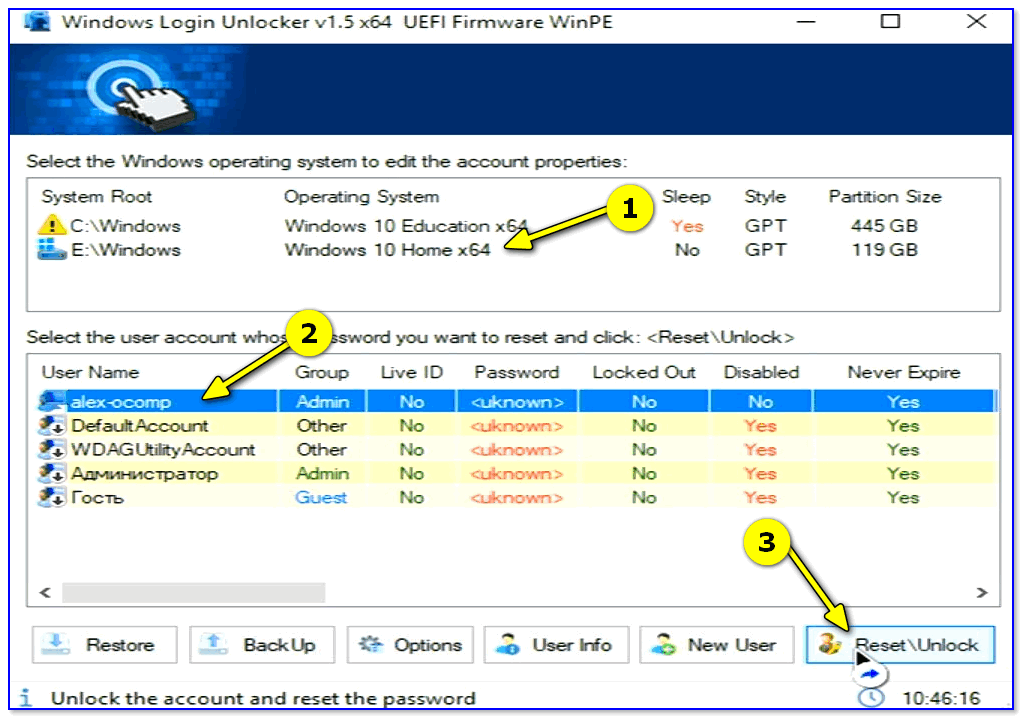

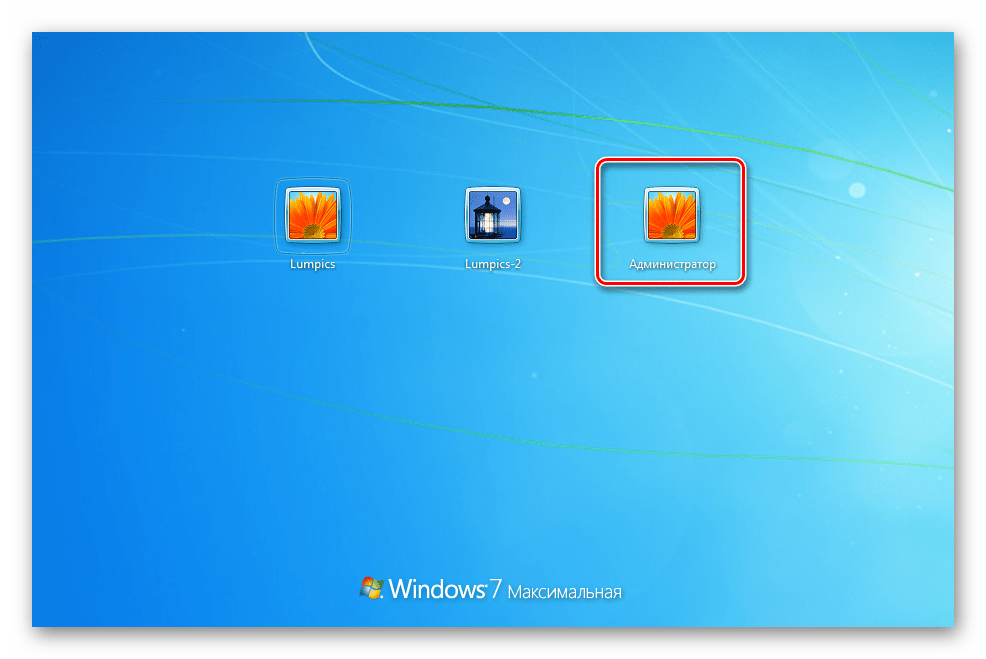

В окошке утилиты выбираем свою учётную запись – локальную или Microsoft.

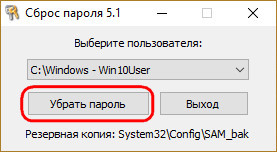

Жмём «Убрать пароль».

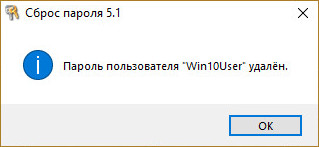

Всё.

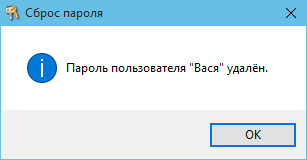

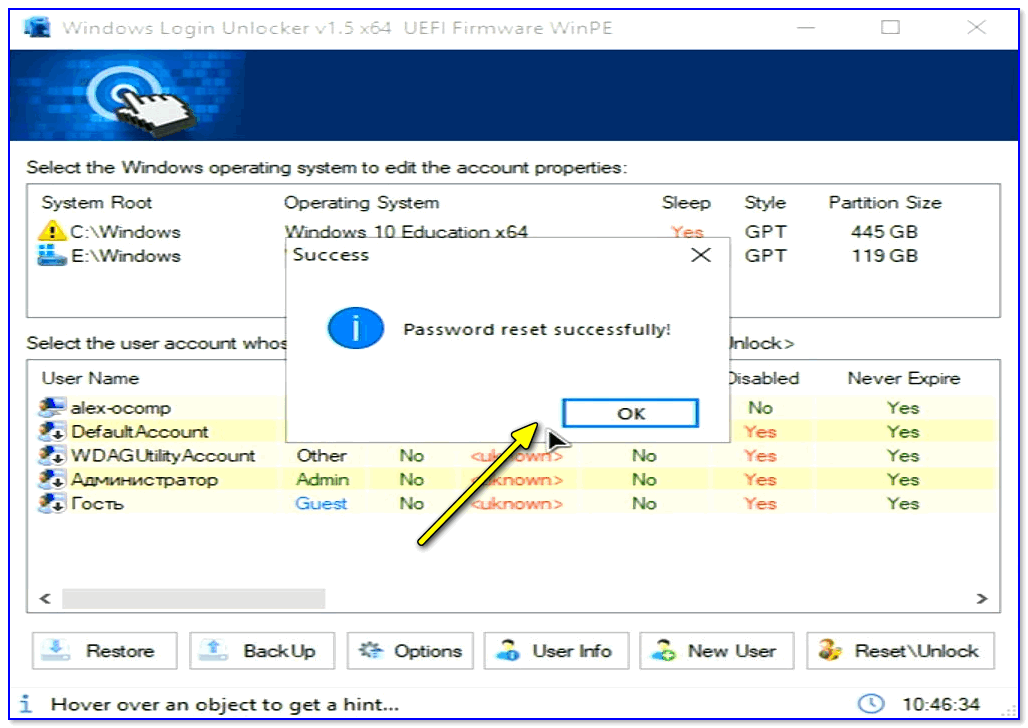

Вот так всё просто. Можем беспрепятственно заходить на компьютер.

Если учётная запись Microsoft подключалась поверх локальной, в окне утилиты Password Reset она будет значиться по имени локального пользователя. Но если учётка Microsoft подключалась с самого начала, то в окне Password Reset она будет значиться по первым пяти символам адреса электронной почты.

После сброса пароля от учётной записи Microsoft она превратится в локальную.

Система уведомит, что с учёткой возникли проблемы, и нам якобы нужно решить их, повторно введя данные аккаунта Microsoft. При таком повторном введении пароль от учётной записи заработает вновь.

Читаем по данной теме:

- Как сбросить пароль учётной записи Майкрософт в случае, если операционная система не загружается

- Обзор программ Elcomsoft System Recovery и Reset Windows Password! Или как узнать пароль Windows, не оставляя следов взлома учётной записи

- Не запускаются программы на LiveDisk

Немного ранее я рассматривал ситуацию, когда для сброса пароля Windows требовался загрузочный системный образ, но он может быть не всегда под рукой, кроме того, обычно вес рабочих дисков сисадмина (речь о LiveCD с софтом) намного меньше.

Сегодня речь пойдёт о работе со специализированным софтом для редактирования базы данных SAM (Security Account Manager). Однажды я описывал процедуру сброса пароля администратора в Windows.

Сам файл SAM (какой каламбур) расположен в каталоге windowssystem32config (для 32-хбитной системы) или windowssyswow64config (для 64-хбитной системы) и получить к нему доступ (и особенно на запись) не удастся. Именно поэтому мы используем различные LiveCD, которые в большом количестве можно найти на рутрекере или ином сайте, посвящённом работе сисадмина.

Например вот такая сборка: LiveSeven (LiveCD AZJIO v5.6 от 01.01.2013 CD/USB WIM) с рутрекера весит чуть больше 270 мегабайт, но позволяет вполне сносно решать различные задачи сисадмина в операционной системы, поэтому рекомендую скачать и записать дисочек или флешку. Так как сборка авторская, никакого пиратства в этом нет, думаю, создатель будет только рад, что его подборкой пользуются люди.

Кстати, нашёл весьма приятный способ записывать ISO-шники на флешку. Если кто не знал – это легко делается без различных сторонних утилит, обычной UltraISO. Открываем ISO-образ, вставляем флешку, выбираем пункт “Самозагрузка -> Записать образ жёсткого диска…”

Ну и, разумеется, кнопку “Записать”.

Подробнее читайте в отдельной статье:

Ну да ладно, как записать диск, выставить в BIOS загрузку с носителя – думаю, не проблема. После загрузки мы увидим рабочий стол системы – это хорошо:

Здесь своеобразное меню “Пуск”, выбираем пункт “Сброс пароля -> Reset Windows Password”. Потом я разберу работу с программой “Password Renew” для сравнения.

В главном окне программы выбираем Русский язык интерфейса и режим работы SAM. То есть работаем с локальной базой учётных записей. Подозреваю, что можно работать и с базой AD контроллера домена Windows, пока не пробовал, но возможность приятная.

Кроме того, имеется выпадающий список действий, нас интересует сброс или изменение пароля пользователя. Жмём Далее.

Далее программа автоматически определяет расположение баз данных SAM и SYSTEM (они хранятся в каталоге config) и представляют собой ульи реестра. Зачем может понадобиться указание путей к этим файлам вручную?

Случай 1. Мы имеем несколько установленных операционных систем и нужно произвести сброс паролей в конкретной из них.

Случай 2. Мы имеем отдельно расположенные файлы кустов реестра, взятые с другого компьютера (например нам прислали эти файлы по почте и нужно сбросить пароль и вернуть владельцу).

Так или иначе, возможность указать эти файлы вручную присутствует и нужно об этом помнить. В нашем случае система установлена одна, поэтому программа всё определила правильно.

Далее, появился список пользователей, которые существуют в файле SAM. Здесь мы выбираем того, чей пароль нужно изменить/сбросить. Кстати, здесь видно, имеются ли привилегии администратора и установлен ли вообще пароль.

В следующем окне мы можем произвести определённые действия с уже выбранной учёткой – поменять флаги блокировки, отключения, истекшего пароля. Установить новый пароль – эта опция меня порадовала, можно не просто убрать, а ещё и задать произвольный. Отмечаем нужные действия и жмём кнопку “Сбросить/Изменить”.

Всё готово!

Как я и обещал, рассмотрю и другую программу из той же области. Она называется Password Renew.

После запуска программы нам предлагается выбрать папку Windows.

Жмём “Обзор” и выбираем наш каталог Windows. Кстати, вот отличие от предыдущей программы – нет возможности скормить ей сторонние файлы SAM.

В выпадающем списке выбираем нужного пользователя и задаём произвольный пароль. 123, разумеется!

Я долго думал, что жать потом. Оказывается, слева второй пункт “Применить”. Какой-то не очень удачный интерфейс, нарушается принцип последовательности “Слева-направо, сверху-вниз”. Ну да ладно. Зато программа отработала.

Помимо этого можно завести нового пользователя. Выбираем пункт 2.2 “Создать нового пользователя” и задаём имя и пароль. Так же жмём 1.2 “Применить”. Ну и можем добавить права администратора 2.3 пункт.

Честно говоря, интерфейс программы не очень удачен, но она работает и это нужно брать на вооружение. Кто знает, что окажется у нас в руках в трудной ситуации?

Видео по теме:

Друзья! Вступайте в нашу группу Вконтакте, чтобы не пропустить новые статьи! Хотите сказать спасибо? Ставьте Like, делайте репост! Это лучшая награда для меня от вас! Так я узнаю о том, что статьи подобного рода вам интересны и пишу чаще и с большим энтузиазмом!

Также, подписывайтесь на наш канал в YouTube! Видео выкладываются весьма регулярно и будет здорово увидеть что-то одним из первых!

Одним из преимуществ работы в среде Windows 8.1 и 10 с подключением к учётной записи своего аккаунта Microsoft является возможность в любой момент сбросить забытый или несанкционированно изменённый пароль. Для этого нам всего лишь потребуется на время доступ к Интернету с любого другого мобильного или компьютерного устройства. А вот с локальными учётными записями не всё так просто.

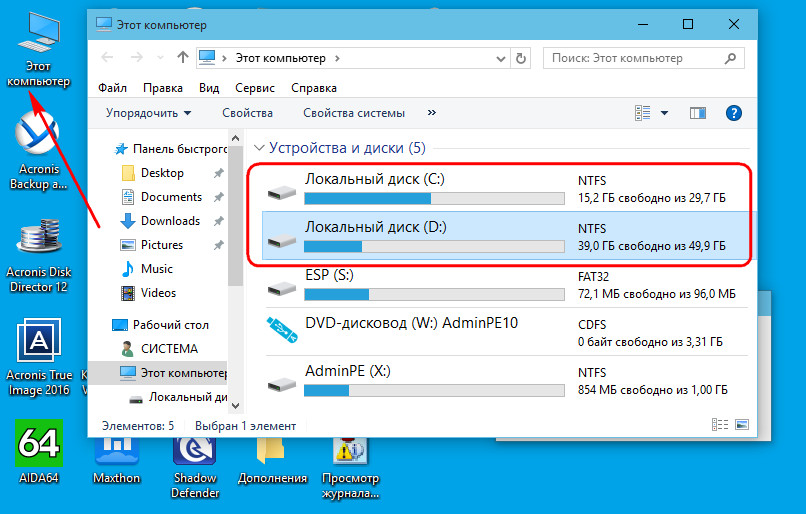

Если мы заранее не подготовили штатными средствами Windows специальную флешку (так называемую дискету сброса пароля), но случилось так, что последний мы никак не можем вспомнить, у нас есть только один путь решить проблему — путь использования сторонних средств. Такими средствами являются загрузочные носители, на борту которых присутствует специальный софт для сброса паролей. В составе Live-диска AdminPE есть масса такого софта, и этот диск нам сможет помочь в любой ситуации – и когда мы не можем попасть в локальную учётку, и когда в учётку Microsoft.

AdminPE – это бесплатный Live-диск на базе WinPE для профессиональных системщиков, в котором собран разнообразнейший софт для реанимации Windows. Последнюю актуальную сборку AdminPE10 (на базе, соответственно, WinPE10) можно скачать на торрент-трекерах по ссылкам на официальном сайте Live-диска:

http://adminpe.ru/download/

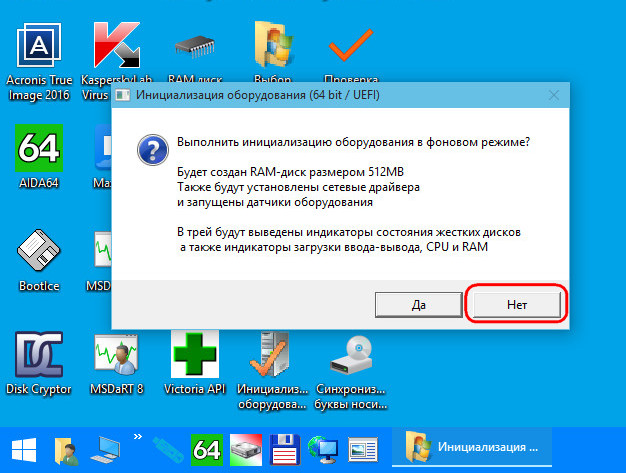

Скачиваем ISO-образ AdminPE, записываем его флешку, загружаем с него компьютер. Специфика этого Live-диска заключается в том, что он загружается с минимальным функционалом, а после запуска предлагает нам создать RAM-диск, подгрузить сетевые драйверы и т.п. В данном случае всё это не нужно. Жмём «Нет».

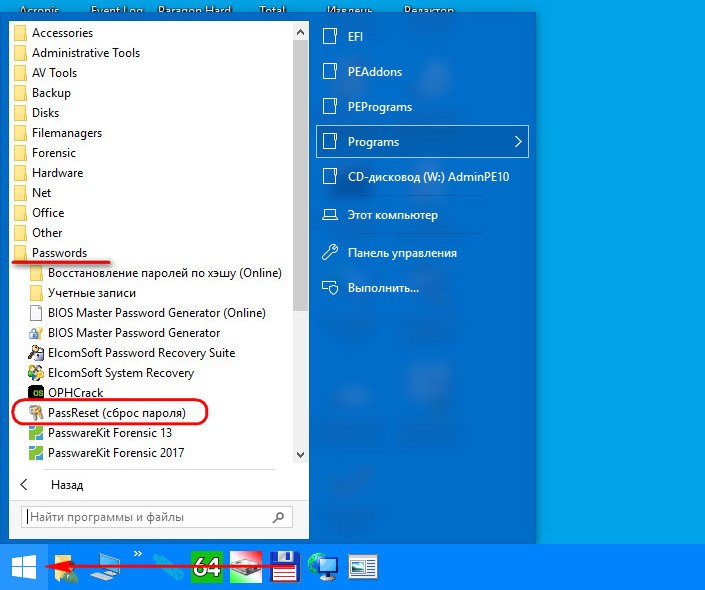

Идём в меню «Пуск», открываем папку «Passwords». И здесь увидим массу программ для сброса паролей. В их числе и BIOS Master Password Generator – скрипт генерации паролей BIOS для ноутбуков, и программа Elcomsoft System Recovery, позволяющая не только сбросить, но и без очевидных следов вмешательства узнать текущий пароль по всем учётным записям устройства. Но если речь идёт конкретно о сбросе пароля к своей учётке Windows, то для этих целей лучше всего использовать небольшую утилиту PassReset.

Она, как другие программы, не утруждает пользователя заморочками типа необходимости указания файла реестра, где хранятся пароли. PassReset сама может находить такого рода данные и, соответственно, полностью готова к работе даже с обывателем. В окошке утилиты необходимо из выпадающего списка выбрать нужную учётную запись.

Если на компьютере установлено несколько Windows, и на них есть учётные записи с одинаковыми именами, в перечне PassReset смотрим на путь, указанный перед именем пользователя. А какая из систем на каком разделе определяется, это можно подсмотреть в проводнике WinPE.

Учётные записи Microsoft в перечне могут значится либо по имени локального пользователя (если аккаунт Microsoft подключался после создания локальной учётки), либо по первым буквам электронного адреса.

Итак, выбрали пользователя, жмём «Убрать пароль».

Всё сделано.

Можем перезагружаться, входить в Windows и придумывать себе новый пароль. Учётные же записи Microsoft превратятся в локальные. И для их возобновления потребуется повторная авторизация с помощью аккаунта Microsoft.

Загрузка…

Тему сброса забытых/утерянных паролей для входа в систему Windows я ранее поднимал уже дважды:

1. Сброс пароля пользователя для входа в систему Windows.

2. Решение проблем с утерянными паролями пользователей.

Стало очевидно, что эти методы решения проблемы не вызывали ожидаемого энтузиазма у людей в обсуждениях. Наверное многим они показались слишком сложными для практического применения. И вот я задумал написать короткую статейку для тех, кто предпочитает не заморачиваться ковырянием в системном реестре, или командной строке, а хочет решить эту проблему старым, дедовским способом – при помощи загрузочного диска Live CD.

Итак, для сброса пароля администратора нам потребуется сам образ загрузочного диска. Взять его можно тут.

Весит iso-образ 496,3 Мб – это для ОС XP, Vista и Windows 7. Только для XP – 415, 7 Мб. Если с ссылкой вдруг чего случится (станет битой), можете мне написать на мэйл – вышлю. Кстати, не обращайте внимания на то, что в названии указано применение диска только для ОС Vista. На Windows 7 тоже работает.

Ниже я опишу примерную последовательность действий с иллюстрациями:

1. Запишите образ диска на болванку, и загрузитесь с нее на заблокированном компьютере (приоритет загрузки с CD/DVD-привода выставляется в БИОС).

2. Появится вот такой экран:

Нажмите клавишу Enter.

3. Начнется загрузка файлов:

4. Выберите раздел, где установлена операционная система Windows (обычно 1):

5. Нажмите Enter, чтобы использовать каталог размещения реестра по умолчанию, т.е. – Windows/System32/Config:

6. По умолчанию будет стоять значение 1 (Password Reset – сброс пароля), это нам и нужно – смело жмем Enter:

Примечание: выбор значения 2 приведет нас в Консоль восстановления (очень полезный инструмент для устранения неполадок и ремонта системы), а выбор значения 3, вернет в предыдущее меню.

7. Выберите Изменить данные пользователя и пароли (Edit user data and passwords) [1] и нажмите Enter:

8. На следующем экране будет выведен список всех учетных записей, созданных в системе. Введите имя пользователя, для которого вы хотите изменить/удалить пароль и подтвердите свой выбор нажатием Enter:

9. Появится меню редактирования пользователя. Рекомендуется выбрать вариант 1 (Очистка пароля пользователя – Clear user password) и снова нажать Enter:

10. Вы получите подтверждение того, что ваш пароль удален. Теперь введите то же имя пользователя, затем нажмите Enter:

11. Выберите вариант q для выхода и сохранения:

12. В следующем окне будет предложено сохранение изменений. Нажимаем естественно y (yes):

13. Далее отказываемся от новой записи, и нажимаем n (no):

14. Перезагрузите компьютер нажатием клавиш Ctrl+Alt+Del:

после чего вы увидите свободный от каких-либо паролей экран приветствия Windows:

Поздравляю, с поставленной задачей вы справились успешно!

Содержание

- Забыл пароль администратора в Windows 7/10/11. Как сбросить пароль, помогите, не могу войти в систему

- Как сбросить пароль «админа» в Windows

- Вариант 1

- Вариант 2

- Если пароль был от учетной записи Windows

- 🐤 Видео инструкция

- Способы сброса пароля «Администратора» в Windows 7

- Сброс пароля «Администратора» в Windows 7

- Способ 1: Аварийный диск ERD Commander

- Способ 2: Встроенное в систему средство

- Способ 3: «Командная строка»

- Способ 4: Флеш-накопитель для сброса пароля

- Заключение

- Сброс пароля при входе в Windows

- Инструкция по восстановлению доступа к учетной записи пользователя Windows

- Ситуация первая: у вас есть возможность войти в систему с правами администратора, но утрачен пароль от другой учётной записи

- Подведём промежуточный итог

- Ситуация вторая: у вас есть возможность войти в систему под учетной записью без прав администратора или вовсе нет такой возможности из-за утраченного пароля для входа

- Для чего мы переименовали файлы osk и cmd?

Забыл пароль администратора в Windows 7/10/11. Как сбросить пароль, помогите, не могу войти в систему

На моем ноутбуке сын посидел и не много «поиграл». Как оказалось, поставил пароль на Windows (у меня установлена Windows 10 домашняя). Теперь не могу включить ноутбук, а пароль он забыл.

Помогите, я совсем не могу войти в систему. Теперь придется обращаться в сервис?

Обычное явление, многие часто просто забывают свой пароль. Для решения подобного вопроса, понадобится флешка (хватит даже на 8-16 ГБ) и рабочий компьютер, чтобы записать 👉 LiveCD на нее (возможно, у вас есть еще один ноутбук, или воспользуйтесь компьютером соседей, знакомых, родственников).

Собственно, в этой статье подробно и по шагам разберу все действия по сбросу пароля при входе в Windows. В принципе, если вы не первый день знакомы с ПК, то со всем можно справиться самостоятельно, без обращения в сервис-центр. 👌

Как сбросить пароль «админа» в Windows

Способов ликвидации парольной защиты в Windows — достаточно много:

Неправильный пароль. // Пример проблемы

Вариант 1

Наиболее оптимальный и простой способ для решения текущего вопроса — воспользоваться 👉 LiveCD от Сергея стрельца. Во-первых, в его загрузочном образе уже есть все необходимые инструменты, а, во-вторых, он полностью на русском и совместим с большинством ПК/ноутбуков.

О том, как из этого образа ISO подготовить флешку — рассказано в моей прошлой статье (ссылка ниже). Разумеется, понадобиться другой рабочий ПК (где вы можете добраться до рабочего стола 😉).

LiveCD для аварийного восстановления Windows — подборка

Какие программы есть на диске «Стрельца. «

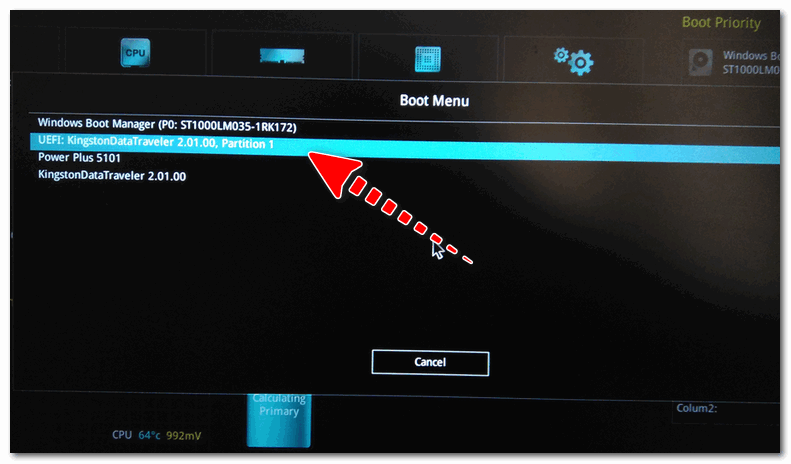

После, необходимо подключить созданную флешку к USB-порту на проблемном ПК/ноутбуке и загрузиться с нее (👉 как это сделать).

Далее перед вами появиться самый обычный рабочий стол (👇). Вам будет необходимо зайти в меню ПУСК и среди программ найти и запустить Windows login Unlocker (см. скриншот ниже 👇).

Windows login Unlocker — загрузочная флешка от Стрельца

Выбор ОС и сброс пароля

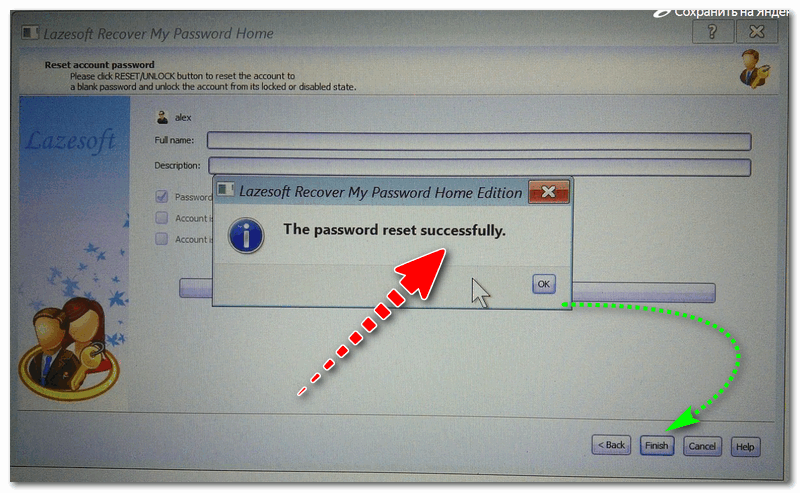

Если все прошло успешно — вы увидите соответствующее уведомление (👇).

Успешно! Можно перезагрузить компьютер

Теперь можно перезагружать компьютер и нормально пользоваться Windows. 😉

Вариант 2

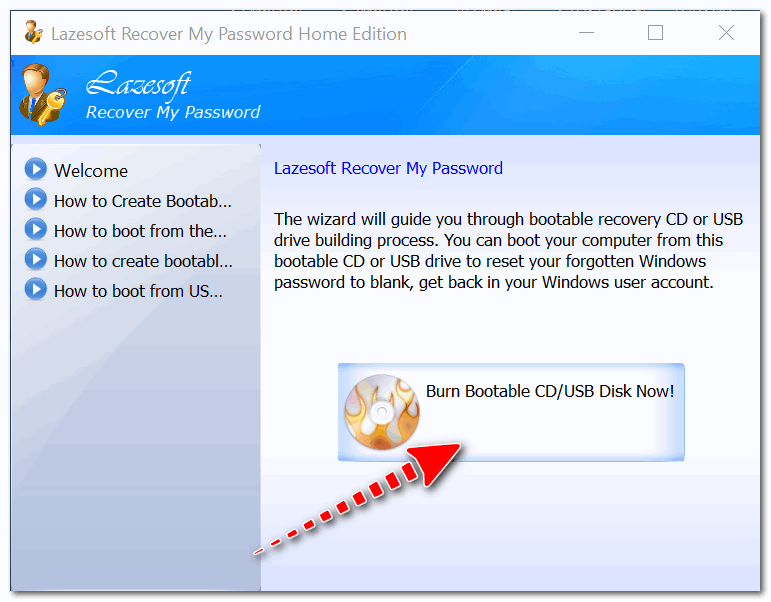

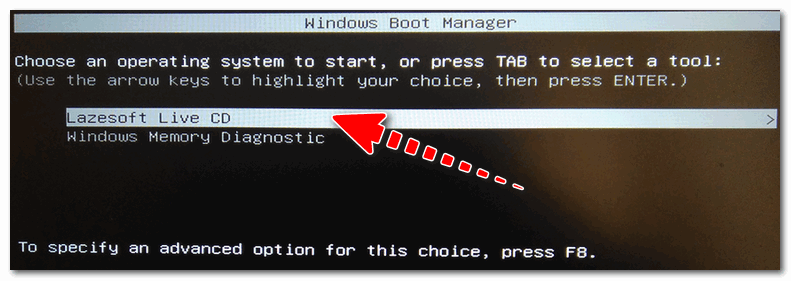

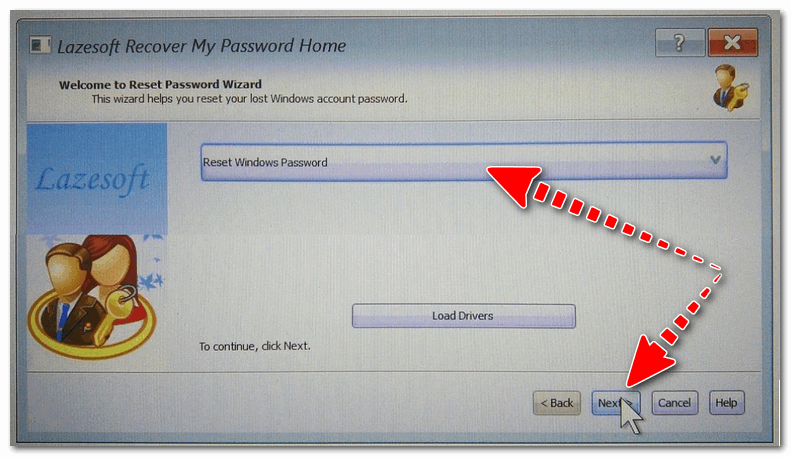

Если первый вариант по каким-либо причинам у вас не заработал — попробуйте инструмент Recover My Password (от Lazesoft). Отличается он тем, что самостоятельно подготавливает флешку + обладает высокой совместимостью (поддерживаются практически все версии Windows, начиная с 2000).

Lazesoft Recover My Password

В общем-то, именно поэтому я и рекомендую ее в этой статье, и покажу все действия, которые нужно выполнить.

1) Создание загрузочной аварийной флешки

Скачивание и установку утилиты я опускаю (они стандартны и с ними разберется каждый. ).

Создание загрузочного носителя

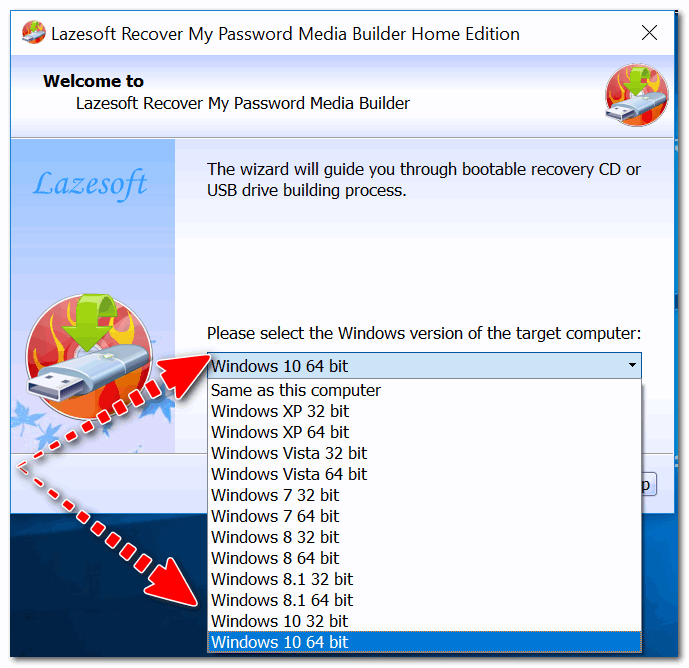

Ремарка! Отмечу, что я, выбрав вариант «Windows 10 64 bits», спокойно использовал флешку и для удаления паролей в Windows 7/8 (т.е. флешка, по сути, получается универсальной). Однако допускаю, что с некоторыми версиями ОС такое может не пройти.

Выбираем ОС, для которой сбросим пароль (Важно! У меня подобная аварийная флешка работает на всех версиях ОС, вне зависимости от того, что я тут выбрал. ).

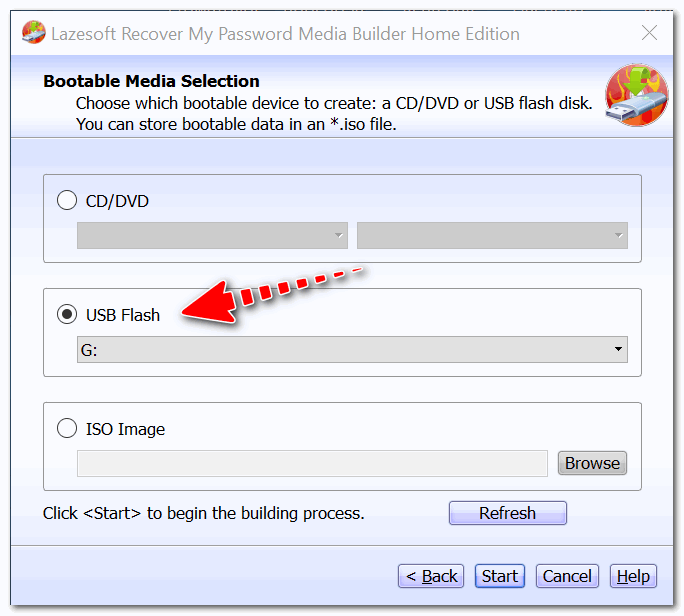

Далее указываете букву USB-флеш накопителя (обратите внимание, что утилита предлагает также записать CD/DVD диск, или создать образ ISO).

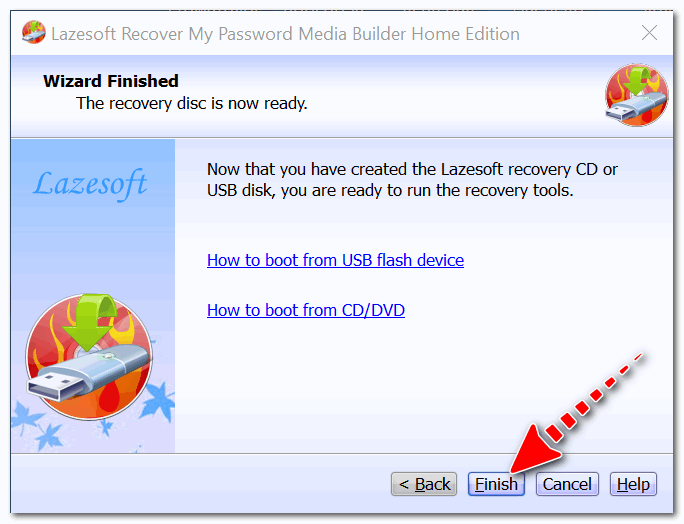

Через 3-5 мин. флешка будет готова (обратите внимание на сообщение, если все OK — увидите «The recovery disc is now ready» как на скрине ниже).

2) Загрузка с подготовленной флешки (Live CD)

👉 Ремарка!

Темы эти достаточно обширны, и если вы не представляете, о чем даже идет речь, то рекомендую ознакомиться вот с этими статьями (там на доступном языке я попытался объяснить, как и что делать).

В загрузочном меню необходимо указать тот накопитель, с которого вы хотите загрузиться (ориентируйтесь по названию, у флешек обычно значится что-то вроде «Kingston. «, «Transcend. » и т.д.).

Начинаем загрузку с нашей флешки

Еще одно фото настройки BIOS ноутбука для загрузки с флешки (Boot раздел в BIOS)

3) Сбрасываем непосредственно сам пароль

Сброс пароля в Windows (Reset Password Windows)

Если у вас такое окно не появилось (либо случайно его закрыли), нажмите по ПУСК/Lazesoft Recovery My Password (как на фото ниже). 👇

Если вдруг окна авто-запуска не было.

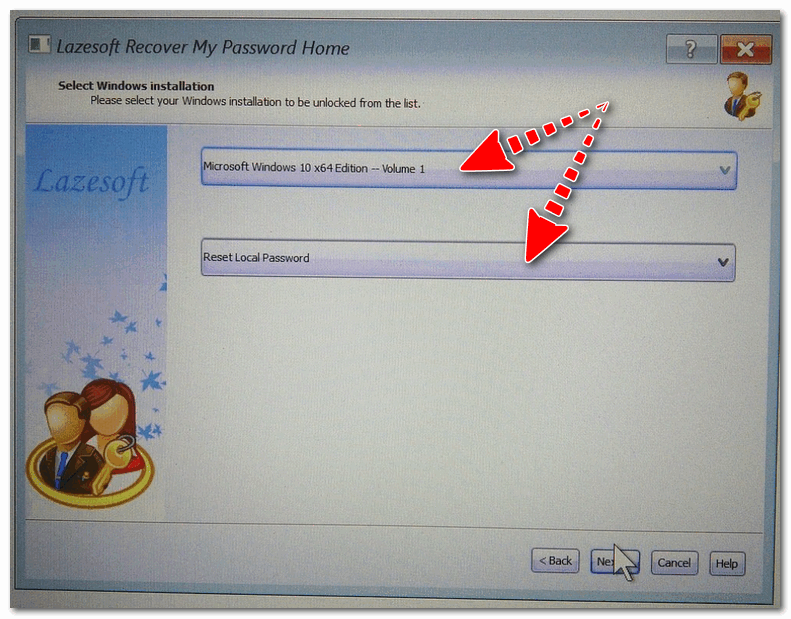

Далее необходимо указать вашу ОС Windows. Вообще, если у вас установлена одна ОС Windows — то программа сама автоматически ее выберет (если у вас несколько ОС на диске — то нужно вручную указать требуемую).

Выбираем текущую ОС Windows

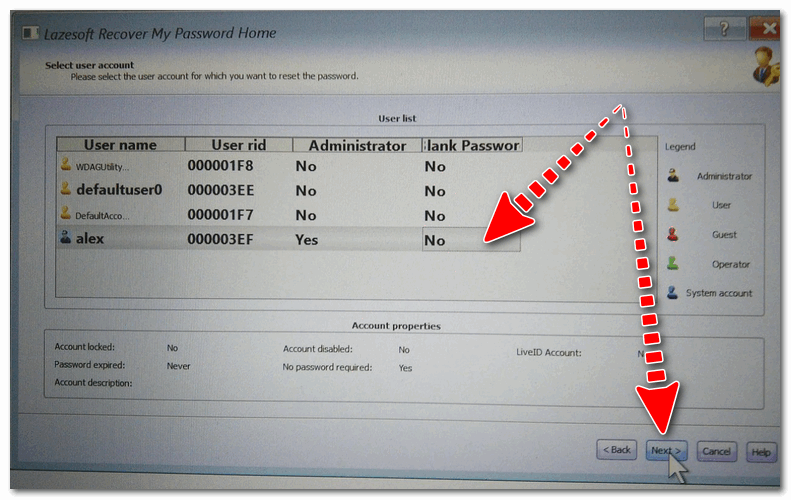

В следующем шаге вы должны увидеть пользователей, которые зарегистрированы в выбранной Windows. Вам необходимо выбрать ту учетную запись, для который вы хотите удалить пароль.

Кстати, утилита также показывает, какая из учетных записей является администраторской.

Выбираем учетную запись пользователя

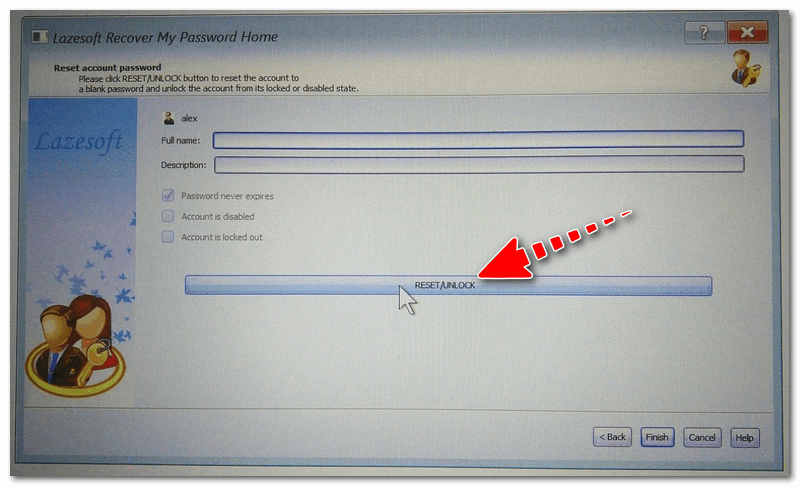

Последний шаг : необходимо нажать на кнопку «Reset|Unlock» (сброс/разблокировка).

Пароль удачно сброшен, выходим

После чего перезагружайте компьютер/ноутбук и попробуйте войти в свою учетную запись.

Осталось только войти. Задача решена!

Почти наверняка, если вы все сделали аналогично советам выше — вы без труда войдете в свою учетную запись, т.к. парольная защита была отключена/разблокирована. 👌

В целом, данный способ достаточно простой, универсальный и доступный для начинающих пользователей.

Если пароль был от учетной записи Windows

У некоторых пользователей проблема с паролем связана не с локальной учетной записью в Windows, а с учетной записью Microsoft ( примечание : при установке системы Windows 10 предлагается сразу же создать свою учетную запись в сети интернет).

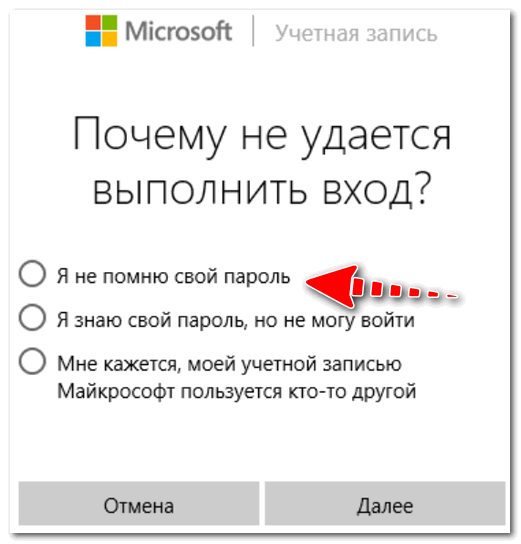

Далее выбрать вариант «Я не помню свой пароль» (как на скрине ниже). 👇

Почему не удается выполнить вход

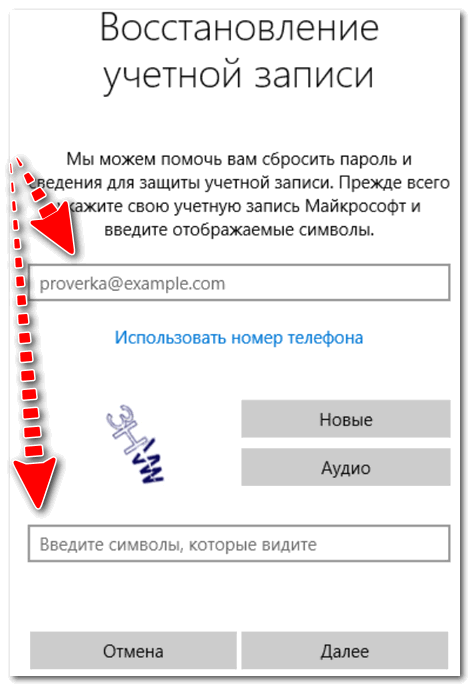

После чего вам будет нужно указать свой 👉 рабочий e-mail и ввести проверочный код с картинки. Через некоторое время на вашу электро-почту должны прийти инструкции по восстановлению доступа к вашей учетной записи.

Восстановление учетной записи

🐤 Видео инструкция

Небольшой ролик с пошаговым примером по решению подобной проблемы.

Источник

Способы сброса пароля «Администратора» в Windows 7

Сброс пароля «Администратора» в Windows 7

По умолчанию пароль этой учетной записи пуст, а сама она отключена, то есть войти в нее невозможно без дополнительных манипуляций. При этом права сохраняются. Сброс данных может потребоваться в ситуации, если они ранее были заданы, а потом «благополучно» утеряны. Существует несколько способов сменить или вовсе убрать пароль для «Администратора».

Способ 1: Аварийный диск ERD Commander

ERD Commander предназначен для использования в ситуациях, когда требуется произвести какие-либо действия в системе без ее запуска. Он содержит вспомогательный софт, внедренный в дистрибутив со средой восстановления. В перечне, кроме прочего, имеется «Мастер изменения паролей», позволяющий сменить данные для входа любого пользователя. Для того чтобы воспользоваться данным инструментом, необходимо скачать и записать на флешку образ диска. Затем следует загрузить ПК с подготовленного носителя, предварительно изменив настройки BIOS.

Вводим созданный в ERD пароль.

Способ 2: Встроенное в систему средство

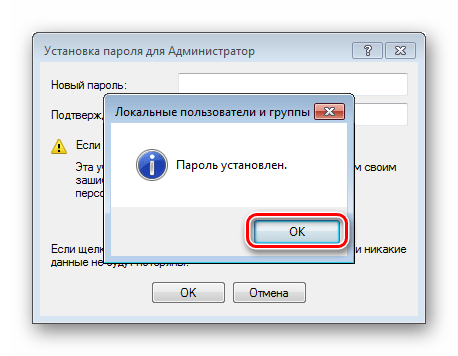

В «семерке» имеется собственное встроенное средство для управления паролями. Обязательным условием для его использования является наличие прав администратора у того пользователя, под которым выполняется операция. Для того чтобы добраться до нужных настроек, выполняем пункты с 17 по 20 предыдущего параграфа.

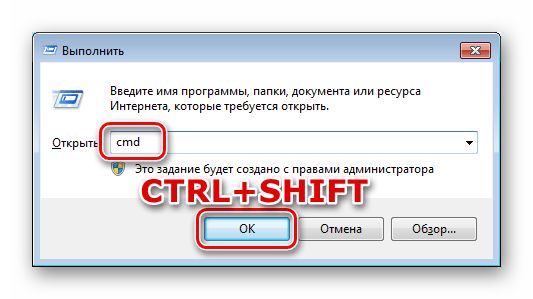

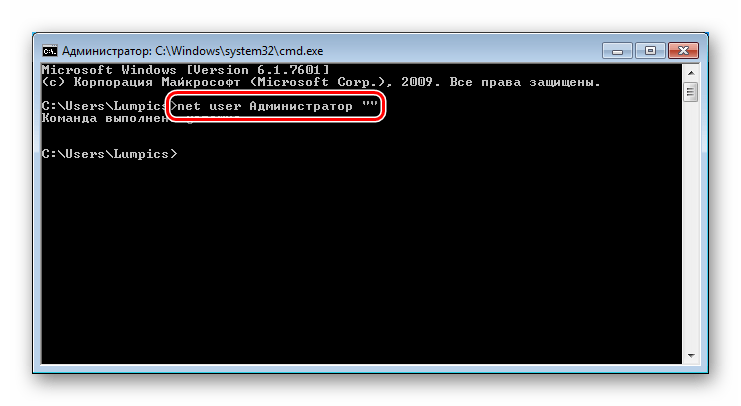

Способ 3: «Командная строка»

Используя данный инструмент, можно выполнять множество действий в системе без использования GUI (графического интерфейса), в том числе и менять пароли учетных записей. Делать это можно как из запущенной Виндовс, так и на экране входа. Во втором случае придется немного повозиться с подготовкой. Начнем с первого варианта.

Зажимаем сочетание клавиш CTRL+SHIFT и жмем ОК. Это действие запустить «Командную строку» от имени администратора.

net user Администратор “”

Нажимаем ENTER. Обратите внимание, что кавычки необходимо вводить в английской раскладке клавиатуры, иначе появится ошибка. Между кавычками можно прописать символы пароля. Приведенный вариант подразумевает его отсутствие.

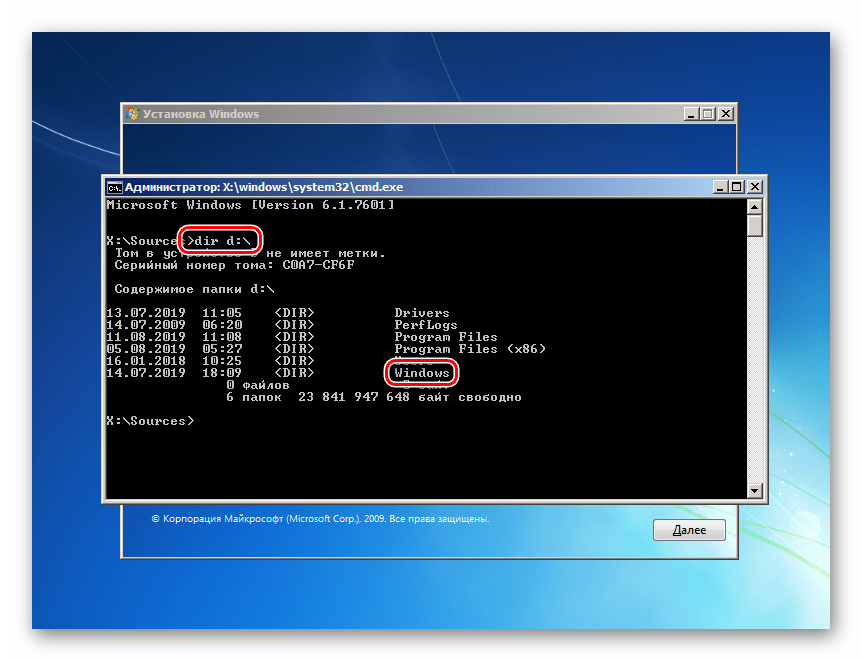

Если по каким-то причинам доступ к системе невозможен, необходимо воспользоваться установочным диском с той версией ОС, которая в данный момент используется на компьютере. Далее следует подготовка, о которой мы говорили ранее. Полную информацию можно получить в статье ниже.

Команда, которую требуется вводить на экране входа, такая же, как и в случае с операцией в работающей «винде»:

net user Администратор “”

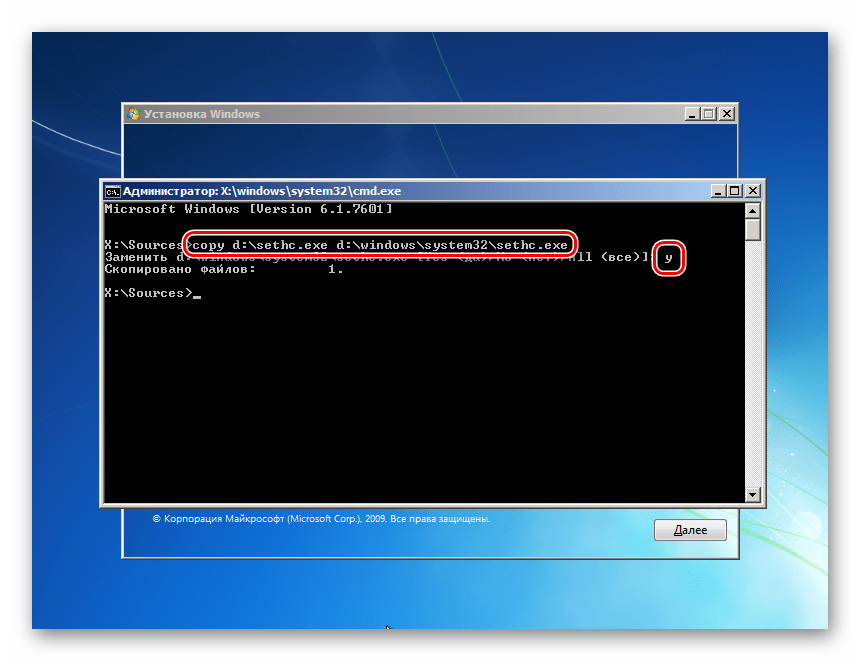

Есть еще один способ, позволяющий вызвать «Командную строку» при входе. Он немного проще предыдущего, но дает такой же результат. В Виндовс имеется утилита (sethc.exe), которая при многократном нажатии SHIFT показывает диалоговое окно с предложением включить залипание клавиш. Полезная для нас особенность заключается в том, что это происходит и на экране входа. Если заменить ее файл «экзешником» CMD, при попытке вызвать залипание откроется окно «Командной строки».

Опыт нам говорит, что в большинстве случаев системным оказывается диск «D».

copy d:windowssystem32sethc.exe d:

copy d:windowssystem32cmd.exe d:windowssystem32sethc.exe

На запрос замены пишем «у» и нажимаем ENTER.

net user Администратор “”

copy d:sethc.exe d:windowssystem32sethc.exe

Заменяем файл вводом «у» и нажатием ENTER.

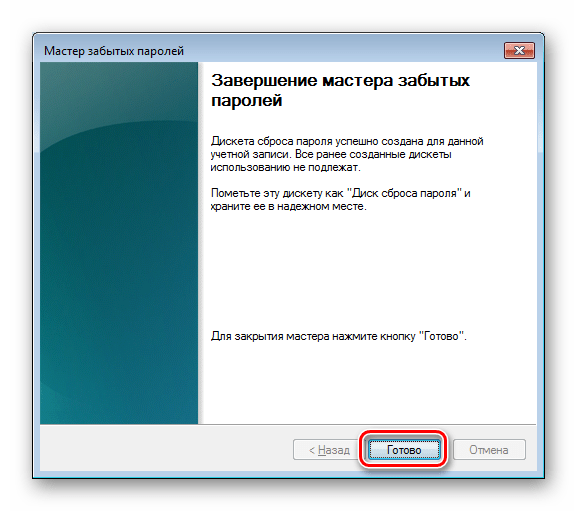

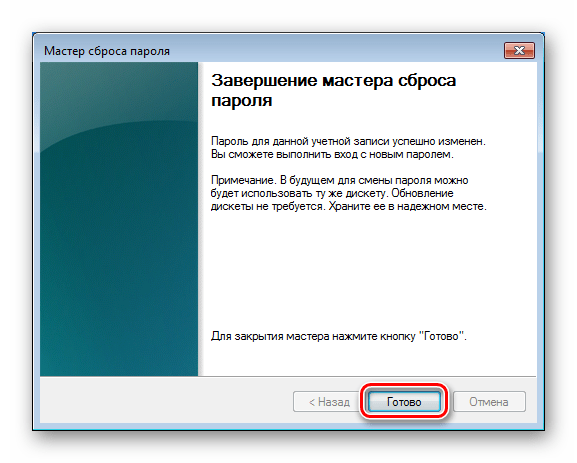

Способ 4: Флеш-накопитель для сброса пароля

Наиболее надежным методом сброса данных «Администратора» является специально созданная флешка с ключом. Обусловлено это тем, что только при ее применении мы не теряем шифрованные данные. Записать такой носитель можно, только войдя в соответствующую учетную запись, а также зная ее пароль (если он пуст, операция смысла не имеет).

Инструкция по использованию флешки

Заключение

Мы сегодня разобрали четыре варианта сброса пароля «Администратора» в Windows 7. Они отличаются подходом и применяемыми инструментами, но имеют одинаковые результаты. В штатной ситуации лучше всего подойдет «Командная строка» из-под работающей системы. Если же доступ к «учеткам» закрыт, можно воспользоваться аварийным или установочным диском. Наиболее простым и надежным вариантом является флешка с записанным ключом, но ее созданием нужно озаботиться заранее.

Помимо этой статьи, на сайте еще 12360 инструкций.

Добавьте сайт Lumpics.ru в закладки (CTRL+D) и мы точно еще пригодимся вам.

Отблагодарите автора, поделитесь статьей в социальных сетях.

Источник

Сброс пароля при входе в Windows

Инструкция по восстановлению доступа к учетной записи пользователя Windows

Бывает так, что пользователь утратил доступ к своей учётной записи для входа в Windows. Так часто случается, когда члены одной семьи или одной организации пользуются одним ПК или ноутбуком и каждый создаёт под себя отдельную «учётку» с паролем, а потом просто забывает пароль. Рассмотрим несколько ситуаций и варианты их решения.

Примечание. Рассматривать будем на примере Windows 7, но описанные способы применимы к любой версии Windows.

Ситуация первая: у вас есть возможность войти в систему с правами администратора, но утрачен пароль от другой учётной записи

Это наиболее простая ситуация, которая имеет очень простое решение. Для восстановления доступа к учётной записи пользователя Windows воспользуйтесь командной строкой Windows. Для этого нажмите сочетание клавиш Win + R.

Примечание. Клавиша Win находится в левой нижней части клавиатуры, на ней имеется эмблема ОС Windows; «+» — нажимать не нужно; «R» — можно нажимать в любой раскладке, хоть в латинской, хоть в кириллической).

Появится окно Выполнить, в котором нужно ввести команду cmd и нажать клавишу Enter (или мышкой кнопку Ok).

Откроется консоль Windows (другое название — окно командной строки), где вы сможете, используя всего одну команду, восстановить или закрыть доступ ко всем учётным записям пользователей, поменять или сбросить пароли, отключить или включить существующие «учётки».

Итак, в первую очередь набираем команду net user и жмём Enter. Эта команда позволит вам увидеть в консоли список всех созданных в системе учетных записей.

Важно: при вводе команд в консоли необходимо соблюдать синтаксис и пунктуацию. Вводить можно хоть строчными, хоть заглавными буквами, но обязательно соблюдать пробелы и другие знаки препинания, если они необходимы.

В нашем примере вы можете увидеть, что на испытуемой машине имеется четыре учётных записи: Администратор, Гость, Пользователь, Сергей. «Учётка», под которой выполнен вход — «Сергей», это видно в самой первой строке, где мы вводили net user.

В нашем случае команда будет выглядеть так: net user Сергей

Как видим, наша учётная запись находится в локальной группе «Администраторы». Это важно, поскольку дальнейшие манипуляции с учётными записями и паролями возможны только для пользователей с правами администратора.

Допустим, нас интересует учётная запись пользователя «Пользователь». Если на стартовом экране она не появляется для выбора, то вероятнее всего она не активирована (или попросту — отключена), поэтому её необходимо включить всё той же командой net user, только с использованием параметра active.

В общем виде команда вводится так: net user /active:yes, а в нашем случае это будет выглядеть так: net user Пользователь /active:yes (для отключения «учётки» используем параметр active со значением no: net user /active:no).

После активации требуемой учётной записи при старте Windows система будет запрашивать выбор пользователя и пароль для входа, если он установлен.

Для того, чтобы сбросить или поменять пароль пользователя, нужно вновь воспользоваться командой net user с дополнительным параметром, тут есть два варианта:

Таким образом, используя всего лишь одну команду в командной строке Windows, вы сможете сбросить/сменить пароль для любого пользователя или включить/отключить любую учётную запись.

Подведём промежуточный итог

Сочетание клавиш Win + R запускает окно Выполнить. Введя в это окно команду cmd и нажав Enter можно запустить консоль (командную строку).

Для работы с учетными записями нам потребуется команда net user со следующими параметрами:

Всё перечисленное работает только если у вас есть возможность войти в систему под учётной записью с правами администратора. Но что делать, если к «админке» нет доступа или она отключена?

Ситуация вторая: у вас есть возможность войти в систему под учетной записью без прав администратора или вовсе нет такой возможности из-за утраченного пароля для входа

Как мы уже говорили выше, изменять настройки учётных записей для входа в Windows можно только войдя в систему с правами администратора. Поэтому вам не удастся восстановить доступ из консоли, просто войдя в систему. Тем более не получится, если вы вообще не можете попасть на рабочий стол Windows. Однако, решение есть.

Для этого нам понадобится установочный диск или флешка с Windows любой версии, независимо от установленной на компьютере. Как сделать загрузочный носитель Windows сейчас подробно рассматривать не будем, расскажем об этом в одной из ближайших статей. В общих чертах тут есть два варианта:

Итак, вставляем в наш ПК/ноутбук установочный диск с Windows и загружаемся с него.

Примечание. Все необходимые действия можно выполнить с любого другого загрузочного диска (LiveCD) или даже просто подключив ваш жёсткий диск к другому компьютеру в качестве внешнего или или второго. Главное получить доступ к файлам и папкам операционной системы, доступ к которой утрачен. Мы же рассмотрим как это сделать с помощью установочного диска с Windows 7.

Независимо от того, образ с какой версией Windows у вас записан на носитель, любая загрузка с установочного диска начинается с выбора языка, метода ввода и формата даты/времени. Выставляем параметры и жмём кнопку Далее

В следующем окне выбираем Восстановление системы

Дожидаемся, пока программа установки найдет установленную операционную систему…

… и снова жмём кнопку Далее.

В следующем окне программа предложит вам выбрать способ восстановления Windows. Выбираем пункт Командная строка.

Запустится уже знакомая нам по предыдущему случаю консоль для ввода команд.

В командной строке вводим команду notepad и жмём Enter.

Запустится стандартное приложение Блокнот, в котором нам надо будет выбрать в верхнем меню Файл/Открыть:

Появится окно Проводника Windows для выбора файла, который нужно открыть. Но мы ничего открывать не будем. Данные действия нужны только лишь для того, чтобы получить доступ к файлам и папкам на диске. Если вы используете LiveCD или подключили жёсткий диск к другому компьютеру, то всё гораздо проще — описанные выше действия не потребуются.

Прежде чем приступить к работе с файлами не забудьте сменить тип файлов с Текстовых документов (*.txt) на Все файлы.

Далее жмём кнопку Компьютер и находим жёсткий диск с нашей Windows. Его легко распознать по объёму самого диска и по наличию в корне диска папок Windows, Program Files, System, System32. На жёстком диске идем по следующему пути:

/Windows/System32

В папке System32 находим файл с именем osk и переименовываем его в osk.old, затем находим файл cmd и переименовываем его в osk. В итоге должно получиться как на фото:

Еще раз отметим, что все эти манипуляции делались только для того чтобы переименовать эти два файла. С помощью LiveCD или подключив жёсткий диск к другому компьютеру всё гораздо проще — там вы получите прямой доступ к папкам и файлам без «танцев с бубном». С загрузочного же диска с Windows известен только такой способ получить доступ к файловой системе. Можно, конечно, не запускать Блокнот, а сделать всё из командной строки, но это еще дольше и сложнее.

Для чего мы переименовали файлы osk и cmd?

Всё одновременно просто и сложно. Файл osk — это программа Экранная клавиатура, которую можно запустить при старте Windows как раз на том этапе, где система запрашивает пароль пользователя. Файл cmd — это консоль Windows, которая нам нужна для работы с учетными записями пользователей. Мы подменяем файл Экранной клавиатуры файлом Консоли и, таким образом, получаем возможность запустить командную строку с нашего жёсткого диска не имея возможности войти в систему с правами администратора. При этом у нас будут эти права и мы сможем сбросить пароли пользователей.

После переименования файлов osk->osk.old и cmd->osk перезагружаем компьютер с нашего жёсткого диска. В окне входа, где предлагается выбрать пользователя и ввести пароль, нажимаем на кнопку специальных возможностей. Она находится в левом нижнем углу экрана и выглядит как на фото ниже:

Появится окно выбора параметров, в котором надо поставить галочку возле пункта Ввод текста без клавиатуры (экранная клавиатура) и нажать кнопку Применить

Поскольку в предыдущем действии мы с вами подменили файл экранной клавиатуры файлом командной строки, то запустится уже знакомая нам консоль Windows. Причём, с правами администратора.

Таким образом, вы не имея пароля для входа и возможности попасть на рабочий стол Windows, сможете включить/отключить любую из имеющихся учетных записей, а также сменить/сбросить пароли пользователей с помощью команды net user, как это описано в самом начале этой статьи.

Не забудьте после всех операций над учётными записями вновь перезагрузить компьютер с установочного/загрузочного носителя и тем же способом переименовать файлы обратно: вначале файл osk в cmd, затем файл osk.old в osk. С этого момента установочный/загрузочный носитель нам больше не понадобится. Перезагружаем ПК/ноутбук в обычном режиме и входим в систему под восстановленной учётной записью.

Важные лайфхаки

net user Администратор /active:yes

net user Администратор «»

Пуск->Панель управления->Учётные записи пользователей->Создание пароля для своей учётной записи

Пуск->Завершение работы->Выход из системы

Источник

Если пароль на вход в Windows забыт, то самое простое решение проблемы — сбросить этот пароль. Сначала рассмотрим способы сброса пароля, а потом способы восстановления пароля (если включена системная функция шифрования файлов, то просто сброс пароля у локальной учетной записи будет причиной потери доступа к этим зашифрованным файлам).

Первое решение — утилита Password Reset

Утилита Password Reset от simplix. Нужно загрузиться с любого LiveCD, запустить эту программу и сбросить пароль.

Использовать ее просто: выбрать учетную запись пользователя и нажать «Убрать пароль». Внизу окна Password Reset есть информация где будет создана резервная копия. Т.е. в случае чего пароль можно будет вернуть на место.

Не знаете где взять LiveCD? Возьмите LiveCD AntiSMS (два варианта по ссылке), на нем уже есть Password Reset.

В Windows 8 и 10 вход в систему может осуществляться с помощью аккаунта Microsoft LiveID (в первом решении идет речь о локальном аккаунте, который используется в Windows всех версий, но в Windows 8 и 10 идет навязывание аккаунта Microsoft LiveID). Поэтому если забыт пароль на вход в Windows при использовании аккаунта Microsoft LiveID, то придется его сбрасывать через интернет. От сюда следующее решение:

Второе решение — сброс пароля, если аккаунт Microsoft LiveID

В WIndows 8 и 10 вход в cистему может осуществляться с помощью аккаунта Microsoft LiveID. В этом случае необходимо воспользоваться этим сервисом.

Третье решение — подмена системного файла на cmd.exe

Идея в подмене какой-нибудь системной утилиты на cmd.exe, которая может быть вызвана пользователем до ввода пароля. Например, «Специальные возможности», «Залипание клавиш» и т.п. Т.е. после этой операции возможно будет удалять пароли у учетных записей или создавать новые учетные записи с правами администратора до ввода пароля. Некий обман системы.

Для этого потребуется какой-нибудь Live-CD (например, AntiSMS). Если есть установочный диск Windows, то он тоже подойдет. Но сначала следует попробовать без LiveCD — использовать «Устранение неполадок компьютера» Windows (многократные нажатия клавиши F8 при включении компьютера). Если в этом режиме получится запустить пункт «Командная строка«, то действуйте аналогично, как в решении с загрузочным диском Windows (см. ниже).

В Windows’7 можно переименовать файл c:windowssystem32sethc.exe в c:windowssystem32sethc.bak , затем c:windowssystem32cmd.exe скопировать под именем c:windowssystem32sethc.exe . Потом зайти в систему как обычно, перед авторизацией нажать клавишу Shift пять раз — загрузится командная строка. В Windows’8 и 10 вместо sethc.exe используйте файл utilman.exe (это Специальные возможности).

После запуска Командной строки можно воспользоваться этим примером:

net user user2 123 /add

net localgroup Администраторы user2 /add

net localgroup Пользователи user2 /delete

(в конце каждой строки нажимать Enter)

После этих команд появится новая учетная запись user2 с паролем 123 — зайти под этой учетной записью и сбросить пароль у нужной учетной записи.

Или можно просто сменить пароль у уже имеющейся учетной записи:

net user User2 newpassword

если имя пользователя содержит пробелы, то использовать кавычки:

net user “Big User2” newpassword

Если не знаете имя пользователя, то используйте команду:

net user

Если на LiveCD есть Тотал Командер, то выполнить манипуляции по копированию файлов не проблема. Но давайте рассмотрим варианты, когда есть только установочный диск Windows:

Установочный диск Windows’7:

Загрузитесь с этого диска. Учтите, что когда на экране появится фраза:

то нужно будет успеть нажать любую клавишу в течении 5 секунд, иначе пойдет загрузка установленной системы на компьютер.

В окне, где будет выбор «Установить» или «Восстановление системы» выбрать второе.

Когда появится окно «Параметры восстановления системы» внимательно посмотрите вверх окна: там написано на каком диске находится установленная система, т.к. при загрузке с установочного диска система может оказаться не на диске C:, а D: или другом. Выбрать «Командная строка«.

Если система Windows 8, то при загрузке с установочного диска будут некоторые отличия. Также выбрать «Восстановление системы«. В меню «Выбор действия» выбрать «Диагностика«.

Выбрать пункт «Дополнительные параметры» и уже там выбрать «Командная строка«.

При загрузке с загрузочного диска Windows’10 действуйте по аналогии.

Так. Вы загрузились с загрузочного диска Windows и запустили Командную строку. Теперь с помощью Командной строки заменим нужный системный файл на cmd.exe:

Windows’7:

Как я писал выше, в окне «Выберите средство восстановления» нужно запомнить на каком диске находится система (на скриншоте видно, что D: — в примере ниже это учтено). В командной строке введите следующие команды:

copy /y d:windowssystem32sethc.exe d:windowssystem32sethc.bak

copy /y d:windowssystem32cmd.exe d:windowssystem32sethc.exe

После этого загружайтесь как обычно, во время авторизации нажать много раз shift и через командную строку создать нового пользователя (администратора) или удалить пароль у имеющегося.

Windows’8 или 10:

copy /y d:windowssystem32utilman.exe d:windowssystem32utilman.bak

copy /y d:windowssystem32cmd.exe d:windowssystem32utilman.exe

После этого загружайтесь как обычно, во время авторизации выбрать «Специальные возможности» в левом нижнем углу экрана (или одновременно нажать клавиши Windows + U). Вместо «Специальных возможностей» запуститься «Командная строка».

Полезная информация: определить букву диска с установленной системой можно также командами:

diskpart

list volume

Четвертое решение — хакерский инструмент Kon-Boot

Kon-Boot представляет собой маленький LiveCD с которого нужно загрузиться на проблемном компьютере, затем автоматически пойдет загрузка установленной ОС, причем можно будет войти в любую учетную запись без ввода пароля. Т.е. выбрать пользователя, а вместо ввода пароля просто нажать Enter. Но я не зря написал выше, что Kon-Boot является хакерским инструментом — после перезагрузки/выключения компьютера все пароли учетных записей вернутся на место. Это позволяет злоумышленнику войти под любой учетной записью, а затем вернуть «все как было».

Для решения нашей задачи нужно, после загрузки системы, сменить пароль через Панель управления или Командную строку (читай выше третье решение).

Скачать Kon-Boot можно на торренте nnmclub.

Пятое решение — пытаемся восстановить пароли с помощью Quarks PwDump

Скачать: sendfile.su/1370459 (пароль 123).

Пароли на вход в Windows хранятся в виде хешей. Эти хеши можно экспортировать с проблемного компьютера и попытаться найти в них пароли. Загрузитесь с LiveCD Kon-Boot (четвертое решение), зайдите в учетную запись с правами администратора. Запустите программу QuarksPwDump с параметрами:

QuarksPwDump.exe -dhl -o out.txt

В данном примере хеши локальных учетных записей сохранятся в файл out.txt .

Внимание: 1) утилита Quarks PwDump детектируется многими антивирусами, отключайте антивирус; 2) утилита должна быть запущена через правую кнопку мыши от имени администратора.

Пример файла out.txt:

user2:1001:AAD3B435B51404EEAAD3B435B51404EE:3DBDE697D71690A769204BEB12283678:::

user:1000:AAD3B435B51404EEAAD3B435B51404EE:C4E9CF8A64CFA6893E2FB666CD566D48:::

Гость:501:AAD3B435B51404EEAAD3B435B51404EE:31D6CFE0D16AE931B73C59D7E0C089C0:::

Администратор:500:AAD3B435B51404EEAAD3B435B51404EE:31D6CFE0D16AE931B73C59D7E0C089C0:::

Данные в файле разделяются двоеточием. Для нас важна информация: первый столбец — имя учетной записи (например в первой строке «user2»). А также нам важны хеши, в каждый строке их два. Первый LM — интересен только на Windows’XP. Забавно что в те древние времена пароль хранился в двух хешах: LM и NT. В NT хеше хранится пароль так, как его придумал пользователь, а в LM храниться пароль пользователя….. в верхнем регистре! И это еще не все! Пароль еще разбит на куски по 7 символов! Т.е. если во времена Win’XP пользователь придумал пароль Hd3SoFdhSe37Ns, то на самом деле для взлома пароля полным перебором нужно было найти два пароля: HD3SOFD и HSE37NS. Даже во времена Win’XP найти два пароля (7 символов), полным перебором букв верхнего регистра и цифр, занимало меньше суток на тормозном компьютере. В системах новее XP хеш хранится только в NT варианте — если пароль сложен, то найти его будет крайне сложно.

Так что, если дамп хешей взят с Win’XP с настройками по-умолчанию, копируйте в буфер первый хеш (но если пользователь Win’XP принудительно отключил LM, то значит используйте второй).

Если система Windows’7 ‘8 ’10, то копируйте в буфер второй хеш, например в первой строке (учетной записи user2) это «3DBDE697D71690A769204BEB12283678».

Далее нужно попытаться расшифровать этот хеш, чтобы получить пароль. Есть спец программы, но во времена интернета проще попробовать найти хеш на сайте. Таких сайтов много, например, https://crackstation.net/ или http://finder.insidepro.com/ .

На таком сайте введите хеш, потом обычно нужно ввести каптчу. И если повезет, то получим пароль:

Как видно из скриншота, пароль в данном хеше: 123.

А теперь попробуйте найти пароль учетной записи «user» в NT хеше.

продолжение следует….

В Windows 7 есть встроенная опция для создания диска восстановления пароля для входа в систему в случае, если пользователь забудет пароль учетной записи Windows. Возможно, вы знаете, что Windows 7 скрывает учетную запись администратора, если вы не активируете ее из Локальные пользователи и группы или используя сетевой администратор пользователя / активный: да команда в CMD. Используя учетную запись администратора, вы можете легко войти в систему и сбросить пароли административной, стандартной и гостевой учетных записей. Однако в худшем случае, когда у вас нет диск сброса пароля и не имеете доступа к учетной записи администратора, может помочь диск Ubuntu Live. В этом посте мы проведем вас через пошаговую процедуру сброса и изменения пароля администратора Windows 7, стандартного и гостевого пароля учетной записи.

Ubuntu Live CD — это, по сути, диск, на котором можно запускать Ubuntu изолированно и загружать все необходимые компоненты, подключенные и / или установленные в системе; вы можете получить доступ к съемным дискам и основным носителям информации (HDD), клонировать разделы и применить многочисленные исправления без установки операционной системы. Хотя Ubuntu Live CD широко используется для устранения неполадок ПК, вы также можете использовать его для сброса паролей учетных записей пользователей Windows 7. Этот процесс требует создания Ubuntu Live CD, а затем его загрузки, чтобы получить полный доступ к системе для записи / редактирования кустов реестра, связанных с учетной записью пользователя.

Для начала возьмите универсальный установщик USB (ссылка для скачивания приведена внизу сообщения), а затем загрузите Ubuntu 10.10 (32-разрядный или 64-разрядный) из здесь. Универсальный установщик USB позволяет пользователям создавать постоянные мультимедийные диски Ubuntu Live, чтобы они могли вносить постоянные изменения в загрузочный носитель и сохранять все дополнительные приложения, которые могут потребоваться для устранения проблем. Вы также можете загрузить Ubuntu из приложения; выберите Ubuntu 10.10 и включите Скачать iso вариант. Откроется ссылка для загрузки Ubuntu 10.10, что позволит вам начать процесс загрузки.

После загрузки Ubuntu 10.10 выберите Ubuntu 10.10 из раскрывающегося меню, а затем нажмите кнопку «Обзор», чтобы выбрать загруженный файл ISO. Теперь выберите букву USB-накопителя и установите постоянный размер файла, то есть дисковое пространство, которое вы хотите использовать для операций постоянной записи файлов.

После того, как все настройки настроены, нажмите «Создать», чтобы начать создание медиа-диска Ubuntu Live.

После создания медиа-диска Ubuntu Live перезагрузите компьютер и войдите в системное меню BIOS, нажав ESC, F2, F10, F9 или другую системную клавишу. Перейдите в меню загрузки и установите USB / съемный жесткий диск в качестве первого варианта загрузки. После изменения приоритета загрузки сохраните изменения и перезагрузите систему. В меню загрузки выберите Запустите Ubuntu с этого USB возможность загрузки Ubuntu 10.10.

Ubuntu не поставляется с chntpw — утилита для изменения и сброса паролей учетных записей пользователей Windows. В chntpw предлагает простое решение для чтения и записи значений реестра в SAM (Менеджер учетных записей безопасности файл, находящийся в папке Windows / System32 / config). Итак, сначала вам нужно установить chntpw (32-бит) из Менеджер пакетов Synaptic. Если вы создали Live media disk для 64-разрядной версии Ubuntu 10.10, вам необходимо вручную загрузить chntpw — 64-битный DEB пакет из здесь, а затем установите его из Терминала или Центра программного обеспечения Ubuntu.

Для 32-разрядной версии Ubuntu 10.10 откройте меню «Администрирование» в «Система» и нажмите «Диспетчер пакетов Synaptic».

Это откроет менеджер пакетов Ubuntu 10.10 по умолчанию. Теперь вам нужно включить репозиторий с открытым исходным кодом, поддерживаемый сообществом чтобы загрузить и установить инструмент chntpw. Для этого откройте Настройки и затем щелкните Хранилища.

Под Загружается из Интернета раздел, включить Программное обеспечение с открытым исходным кодом, поддерживаемое сообществом (вселенная), а затем нажмите «Закрыть».

Теперь нажмите кнопку «Обновить» на панели инструментов, чтобы добавить список репозиториев с открытым исходным кодом.

На этом этапе убедитесь, что вы подключены к Интернету, так как он начнет загрузку списка репозиториев с открытым исходным кодом.

После обновления списка репозиториев нажмите «Поиск» (в крайнем правом углу панели инструментов), введите chntpw и нажмите «Поиск».

Теперь закройте диалоговое окно «Найти», щелкните правой кнопкой мыши chntpw в главном окне выберите Отметить для установки и нажмите Применить на панели инструментов.

Вы можете просмотреть подробную информацию об изменениях, которые применяются в процессе установки. По завершении закройте диспетчер пакетов Synaptic.

Теперь вам нужно смонтировать раздел жесткого диска, на котором установлена Windows 7. Вы сможете получить доступ ко всем съемным дискам и разделам жесткого диска из меню «Места».

Откройте все разделы, чтобы найти диск с папкой Windows. Запишите идентификатор диска в строке заголовка Nautilus, так как он понадобится для доступа к папке Windows в Терминале.

После подключения диска с папкой Windows откройте меню «Приложения» на панели и выберите «Терминал» в меню «Стандартные».

В окне Терминала введите cd / media команда.

Теперь перечислите все подключенные носители с ls команда.

После этого вам необходимо перейти на диск, содержащий папку Windows. Для этого введите следующую команду.

cd <идентификатор диска (с папкой Windows)>

Поскольку нам нужно внести изменения в диспетчер учетных записей безопасности (SAM), который находится в папке Windows / System32 / config. Входить:

компакт-диск Windows / System32 / config

Находясь в папке config, используйте инструмент chntpw, чтобы прочитать учетные данные пользователя Windows и внести изменения в сохраненные пароли. Введите следующую команду, чтобы запустить инструмент chntpw.

sudo chntpw SAM

Chntpw показывает все настроенные учетные записи пользователей Windows с их текущим статусом.

Внизу представлены 4 различных варианта настройки учетной записи пользователя Windows, в том числе очистка пароля учетной записи администратора, замена текущего пароля / изменение пароля, продвижение стандартного пользователя и разблокировка заблокированных учетных записей пользователей. Вы можете сбросить пароль учетной записи администратора Windows 7, нажав «1», а затем «Y». Однако, чтобы изменить пароль администратора, нажмите «2», введите новый пароль, нажмите «Ввод», а затем нажмите Y, чтобы изменить пароль.

Команда sudo chntpw SAM может изменять только пароль учетной записи администратора Windows. Если вы хотите изменить пароль стандартного пользователя, используйте переключатель –u с указанием правильного имени учетной записи пользователя.

sudo chntpw –u <имя учетной записи пользователя> SAM

После того, как вы изменили пароль учетной записи пользователя, перезагрузите систему и отключите медиа-диск Ubuntu Live. Если вы только что сбросили пароль администратора, Windows не предложит вам ввести пароль. Однако, если вы изменили пароль, используйте новый пароль для входа в Windows.

Скачать универсальный установщик USB

На чтение 9 мин Просмотров 1.3к. Опубликовано 07.05.2019

Рассмотим ситуацию когда вы забыли пароль администратора Windows и необходимо его восстановить, или вас просто интересует такая область знаний как взлом паролей.

К слову, восстановить забытый пароль администратора Windows не получится, но можно выпонить сброс пароля, т.е. заменить забытый пароль на любой, в том числе пустой.

Итак, для сброса пароля нам понадобится Live CD c инструментами для сброса пароля. Будем использовать самый распространённый Liva CD — Hiren’s BootCD. На момент написания статьи последняя версия 15.1.

Русифицированную версию Hiren’s BootCD можно скачать с официального сайта, ссылка внизу статьи.

Live CD может быть на любом носителе, с которого можно выполнить загрузку, в нашем случае это CD диск.

- Зайдём в Биос и установим DVD привод 1-ым в очереди загрузки. Можно и не 1м, лишь бы раньше HDD с которого грузится Windows. Чтобы зайти в Bios необходимо сразу после включения компьютера нажать клавишу DEL или F2. Сохраним настройки Bios, вставим Live CD и перезагрузим ПК.

- При загрузке c Hiren’s BootCD на экране появится меню со списком инсрументов и программ. Воспользуемся программой Offline Password Changer.

- Теперь видим на экране список жёстких дисков и разделов на компьютере. Выбираем раздел, на котором установлена Windows и жмём Enter. Если вы не разбираетесь в записях типа /dev/sda1 то ориентируйтесь по размеру раздела.

- Следующим шагом система просит указать путь к файлам реестра. Предлагает по-умолчанию найденный автоматически Windows/System32/config. Почти всегда система автоматически выбипает правильный путь. Жмём Enter.

- Теперь необходимо выбрать раздел реестра, с которым будем работать. Для сброса пароля нам нужен пункт 1, он уже выбран по-умолчанию. Поэтому просто жмём Enter.

- Теперь надо указать, какие действия будем выполнять с выбранным разделом реестра. Нам необходим пункт 1 — редактирование пароля и данных пользователя.

- Теперь внимательно. Необходимо выбрать пользователя, но проблема в том, что программа некорректно отображает имена пользователей на русском, и вместо «Администратор» мы видим «4 @». При этом программа сообщает нам, что для того чтобы выбрать пользователя, можно ввести не его имя, а RID в формате 0x . В нашем случае необходимо ввести 0x01f4.

- Далее выбираем действие над учётной записью. Т.к. нас интересует cброс пароля администратора Windows, то выбираем пункт 1 — очистить пароль пользователя.

И видим желаемую надпись Password cleared — пароль очищен.

Теперь можно нажать Ctrl+Alt+Del для перезагрузки.

Не забудте извлечь загрузочный диск и выставить в биосе прежнюю очерёдность загрузки.

Итак, если перед вами стоит такая задача как cброс пароля администратора Windows, вы легко её решите! Данный способ актуален для любых версий Windows, начиная с Windows NT и заканчивая Windows 7 не зависимо от разрядности x86 или x64.

Существует довольно много инструментов для сброса пароля, в том числе и с графическим интерфейсом, но программа, рассмотренная в данной статье является бесплатной и не вызовет вопросов у проверяющих, которые могут нагрянуть к вам в компанию.

Сама программа Offline Password Changer довольно функциональна, и заслуживает отдельной статьи.

Привет! Название темы интригует, не правда ли? Думаю, всем хочется почувствовать себя в роли хакера и взломать Windows. Конечно, взломать — это громко сказано, но сегодня мы разберем возможность войти в Windows XP, Vista, 7 Seven под любой учетной записью, не зная пароля.

Использовать это знание можно в различных целях. Например, мне иногда приносят компьютер в ремонт или для настройки, но забывают сказать пароль от учетной записи. Конечно, можно просто позвонить владельцу и спросить его, но это совсем не интересно. Может быть и такое, что пользователь просто забыл свой пароль. Каждый сам решает как применить полученное знание, а я в свою очередь начинаю делиться секретами мастерства.

Итак, сегодня мы разберем как убрать пароль в windows XP, Windows Vista и Windows 7.

Убираем пароль в Windows XP/Vista/7

Продолжаем изучать возможности нашего любимого загрузочного диска Hiren’s Boot CD. Как обычно, грузимся с диска и видим перед собой следующее меню, в котором нас интересует пункт Password & Registry Tools… — утилиты для паролей и реестра.

Заходим в этот пункт и дальше запускаем утилиту Offline NT/2000/XP/Vista/7 Password Changer. С её помощью мы и будем сбрасывать пароль.

Стоит выполнить эту процедуру один два раза, и в дальнейшем на сброс или смену пароля в Windows у вас будет уходить всего 1-2 минуты. Я уже и не говорю о том, как это круто смотрится со стороны, когда специалист сидит и колдует на черным экраном со страшными белыми надписями ? , а после минуты манипуляций, он заходит в систему под любой учетной записью )).

Итак, после того как программа загрузится, перед вами появится окно выбора раздела жесткого диска, на котором находится операционная система. Так как программа работает в режиме DOS, все что нам требуется это ввести нужный пункт меню и нажать «Enter». В моем случае программа обнаружила один единственный локальный диск, который стоит под номером «1«. Значит вводим цифру один и жмем Enter.

На втором шаге программа предлагает выбрать путь до файла реестра системы. По умолчанию это — Windows/system32/config поэтому в этом окне нам ничего не нужно изменять и просто нажимаем «Enter».

В следующем окне программа предлагает выбрать цель загрузки реестра. Под пунктом «1» — это сброс пароля, а под пунктом «2» — консоль восстановления параметров. Как вы уже догадались нас интересует именно первый вариант. Вводим соответствующую цифру.

На следующем шаге нам предлагают выбрать как именно мы будем использовать полученный файл. Нас интересует пункт «1» — Edit user data and password — Редактировать данные пользователя и пароль. Значит мы снова вводим «1» и жмем «Enter«.

Далее программа выводит полученный список пользователей. Нам нужно выбрать пользователя, у которого мы хотим сбросить пароль. В моем случае это «user«. Я ввожу его имя и нажимаю «Enter«.

В следующем окне программа выводит информацию о пользователе и предлагает на выбор несколько вариантов действий.

- 1 — Clear (blank) user password — Очистить пароль пользователя;

- 2 —Edit (set new) user password — Назначить новый пароль пользователю;

- 3 — Promote user — Продвинуть пользователя (назначить пользователю права администратора);

- 4 — Unlock and enable user account — Разблокировать учетную запись пользователя;

- q — Quit editing user, back to user select — Закончить редактирование и вернуться в меню выбора пользователя.

Как показывает мой опыт, пункт номер «2» не всегда срабатывает. Но зато можно быть уверенным в том что сработает- Сброс пароля. Ну а дальше, если нам нужно назначить пользователю новый пароль, тогда можно просто зайти в Windows и сменить его прямо в системе.

Итак, я выбрал пункт номер «1».

Далее на экран будет выведено сообщение о том, что пароль очищен и программа предложит ввести «!» для выхода из режима редактирования пользователя.

После того, как мы вышли из редактирования, попадаем в уже знакомое нам меню выбора действий с файлом реестра. Если мы хотим изменить или сбросить пароль еще одному пользователю, то выбираем пункт «1», если мы хотим выйти тогда выбираем «q».

Теперь внимание! На следующем этапе программа выдает запрос на запись измененного файла реестра. Мы должны выбрать записать его «Y» или НЕ записать«N». Очевидно, что для того, чтобы все изменения сохранились мы должны выбрать «Y».

Далее нам выдается сообщение, о том что «редактирование завершено» — и выдается запрос на повторный запуск этой программы. Если больше не нужно проводить никаких изменений, то вводим «N»

Далее просто перезагружаем компьютер сочетанием клавиш Ctrl+Alt+Del.

Готово, после этого можно заходить в систему под пользователем у которого мы сбросили пароль. На первый взгляд, последовательность действий может показаться очень длинной, но это совсем не так. Реальное время выполнение всей процедуры не более минуты.

Еще раз повторюсь, каждый сам решает как использовать эти знания, я лишь показываю вам возможности.

Довольно часто возникают ситуации когда нужно быстро зайти под чужой учетной записью владелец которой отошел/в отпуске/болеет/уволился/. Далее изложены наиболее распространенные способы сброса/обхода пароля windows.

Вариант 1. Просто сбросить пароль (Hiren bootcd).

Грузимся с диска/флешки.

Раздел «Пароли и реестр» — Active Password Changer .

Выбираем диск на котором установлена система.

Ждем пока найдется SAM database.

Выбираем пользователя и ставим крестик напротив строки убрать пароль (Remove/Clear password).

Соглашаемся со сбросом (кнопка Y).

Перезагружаемся и входим без пароля.

Вариант 2. Нужно узнать пароль пользователя. (Программа SAMinside или аналоги) (Скачать).

Вариант 2.1 У вас есть права администратора в атакуемой системе.

Запускаем SAMinside.

Выбираем Файл -> Импорт локальных пользователей, используя Sheduler.

Затем Сервис -> Настройки настраиваем атаку которой будем подбирать пароль.

Далее Аудит и выбираем нужные хэши и атаку.

Начинаем атаку (клавиша F4). Ждем.

Вариант 2.2 У вас нет прав администратора в атакуемой системе.

Грузимся с live диска/флешки. Запускаем SAMinside (есть во многих сборках).

Выбираем Файл -> Импорт файлов реестра SAM и SYSTEM.

В окне выбора файла указываем файлы атакуемой системы. Файлы находятся в папке %SystemRoot%system32config.

Затем Сервис -> Настройки настраиваем атаку которой будем подбирать пароль.

Далее Аудит и выбираем нужные хэши и атаку.

Начинаем атаку (клавиша F4). Ждем.

Вариант 3. Нужно единоразово зайти под учетной записью пользователя, оставив пароль не тронутым. (Программа Kon-boot) (Скачать для CD) (Скачать для USB).

Грузимся с диска или флешки с kon-boot.

Входим под любой существующей учетной записью без пароля.