В статье подробно описан и продемонстрирован процесс создания и использования загрузочной USB флешки с программой Offline NT Password & Registry Editor для сброса пароля ОС Windows 7, 8, 8.1, 10.

Offline NT Password & Registry Editor — мощный инструмент сброса паролей Windows. Данная программа может быть помещена на загрузочную флешку и использоваться для сброса пароля учетной записи в операционных системах: Windows 7, 8, 8.1, 10 (а также предыдущих версий ОС от Microsoft).

ВАЖНО! Сброс пароля на системах, где используется шифрование файлов EFS приведет к тому, что эти файлы станут недоступны для чтения.

Для создания загрузочной USB флешки с Offline NT Password & Registry Editor понадобятся:

1. USB флешка. Имейте ввиду, что в процессе создания загрузочной USB флешки с Offline NT Password & Registry Editor вся информация находящаяся на флешке будет удалена;

2. Программа Offline NT Password & Registry Editor.

Скачать Offline NT Password & Registry Editor

3. Утилита Rufus для создания загрузочной USB флешки.

Скачать Rufus

.

I. Создание загрузочной USB флешки с Offline NT Password & Registry Editor

1. Вставьте USB флешку в USB разъём. Распакуйте (прим. с помощью WinRAR или просто открыть через Проводник) скачанную Вами ранее программу Offline NT Password & Registry Editor (Рис.1).

Рис.1

.

2. Аналогичным образом распакуйте и запустите скачанную Вами утилиту Rufus. В появившемся окне выберите Да (прим. можно ответить «Нет», тогда программа не будет автоматически проверять обновления) (Рис.2).

Рис.2

.

3. В открывшемся окне программы Rufus, в разделе устройство, выберите из выпадающего списка USB флешку на которую будете записывать ISO-образ с Offline NT Password & Registry Editor, затем нажмите Выбрать (Рис.3).

Рис.3

.

4. В открывшемся окне выберите ISO-образ с Offline NT Password & Registry Editor (прим. в данном примере ISO-образ находится на рабочем столе, однако у Вас после загрузки он может быть в другом месте, например в папке «Загрузки»), затем нажмите Открыть (Рис.4).

Рис.4

.

5. После того, как ISO-образ выбран, нажмите Старт (Рис.5).

Рис.5

.

6. Появится окно предупреждения, информирующее о том, что все данные на USB флешке будут удалены. Нажимаем ОК, после чего начнётся установка ISO-образа (Рис.6).

Рис.6

.

7. После окончания установки ISO-образа, нажмите Закрыть (Рис.7).

Рис.7

.

II. Запуск и использование загрузочной USB флешки с Offline NT Password & Registry Editor

1. Вставьте загрузочную USB флешку с Offline NT Password & Registry Editor в разъём USB. Сразу после запуска компьютера необходимо вызвать Boot menu. Т.к. на разных материнских платах и ноутбуках клавиши вызова Boot menu отличаются, ниже приведена таблица (Рис.8) в соответствии с которой Вам необходимо нажать соответствующую клавишу (прим. если у Вас стационарный компьютер, и Вы не знаете какая материнская на нём стоит, обесточьте компьютер, откройте боковую крышку системного блока и посмотрите модель материнской платы).

Рис.8

.

2. Boot menu незначительно отличается на разных моделях и приблизительно выглядит следующим образом (Рис.9, Рис.10, Рис.11). Выберите загрузку с USB флешки и нажмите Enter.

Рис.9

.

Рис.10

.

Рис.11

.

3. В появившемся окне нажмите Enter (Рис.12).

Рис.12

.

4. Нажмите 1, а затем Enter (прим. если у Вас установлены 2 и более ОС Windows, выберите из списка ту, на которой необходимо произвести сброс пароля) (Рис.13).

Рис.13

.

5. На вопрос: «Do you wish to force it?» нажмите Y, а затем Enter (Рис.14).

Рис.14

.

6. Необходимо выбрать пункт «Password reset [sam]», нажмите 1, а затем Enter (Рис.15).

Рис.15

.

7. Необходимо выбрать пункт «Edit user data and passwords», нажмите 1, а затем Enter (Рис.16).

Рис.16

.

8. Выберите пользователя для которого необходимо сбросить пароль, а затем введите его RID из таблицы (прим. в данном примере RID: 03e9, у Вас он может быть другим) и нажмите Enter (Рис.17).

Рис.17

.

9. Необходимо выбрать пункт «Clear (blank) user password», нажмите 1, а затем Enter (Рис.18).

Рис.18

.

10. Убедитесь, что появилась надпись «Password cleared!», затем необходимо выбрать пункт «Quit editing user, back to user select», нажмите Q, а затем Enter (Рис.19).

Рис.19

.

11. Выберите пункт «Quit (you will be asked if there is somthing to save)», нажмите Q, а затем Enter (Рис.20).

Рис.20

.

12. На вопрос: «About to write file(s) back! Do it?» нажмите Y, а затем Enter (Рис.21).

Рис.21

.

13. На вопрос: «You can try again if it somehow failed, or you selected wrong New run?» нажмите N, а затем Enter (Рис.22).

Рис.22

.

14. Извлеките загрузочную USB флешку и перезапустите компьютер. После загрузки ОС Windows, ввод пароля не потребуется.

.

Надеемся, что данное руководство помогло Вам!

.

Прочитано:

40 166

Данную заметку должен иметь каждый уважающий себя системный администратор, как приходящий в организацию, где всё уже настроено, но пароли не оставлены.

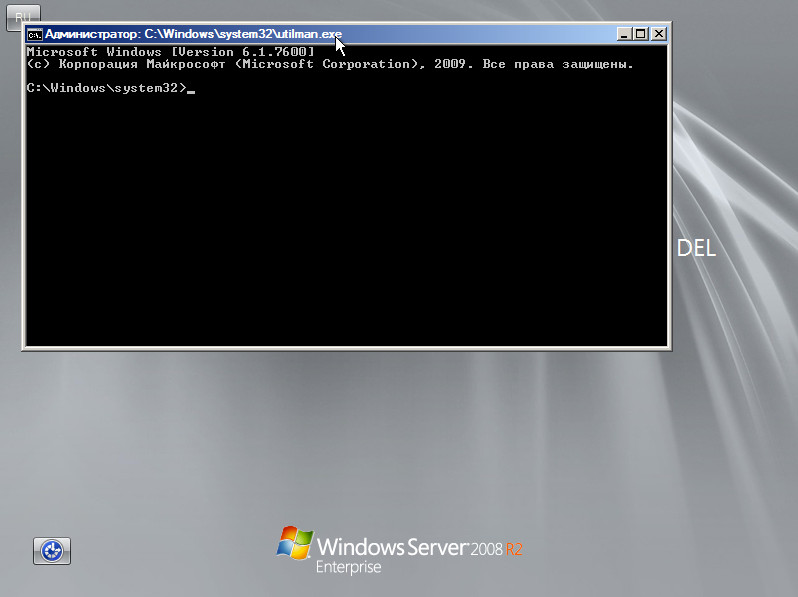

Сейчас я покажу пошагово, как сбросить пароль локального Администратора на сервере под управлением Windows Server 2008 R2.

Имеем систему под управлением – Windows Server 2008 R2 Standard SP1 English.

Задача: сбросить пароль на локальную учётную запись Administrator (Администратора)

Бывало, что к Вам переходила система, а доступ к ней отсутствовал. Под локальным администратором пароль не известен.

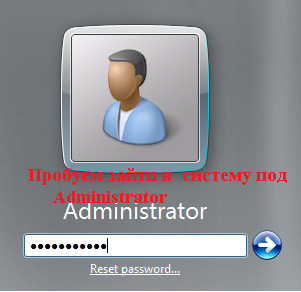

Окно входа:

И не всеми любимый отказ зайти:

Для решения поставленной задачи проделаем ниже следующие действия.

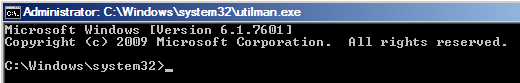

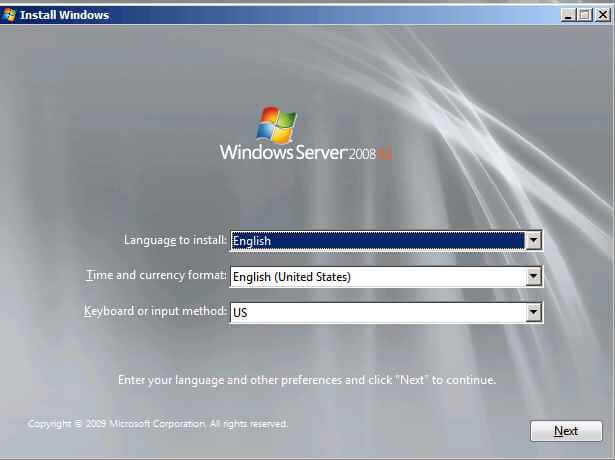

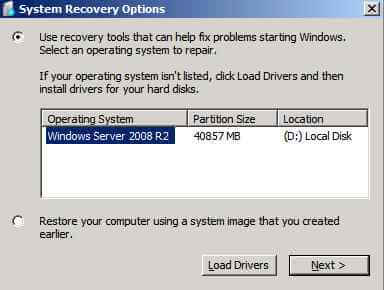

Загружаемся с установочного диска:

(Вставить установочный диск и выставить в BIOS первым загружаться, с CD)

В окне выбора меню инсталляции и раскладки клавиатуры оставляем всё как есть, то есть English, нажимаем Next.

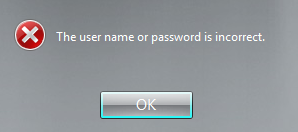

Теперь в левом углу выбираем пункт “Repair your computer”:

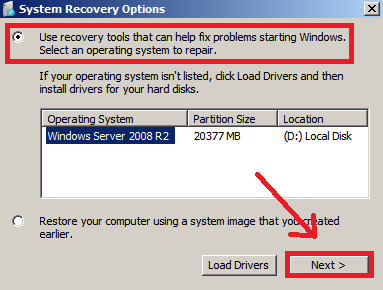

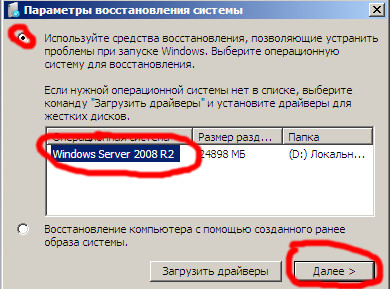

В появившемся окне “System Recovery Options” выбираем пункт по дефолту “Use recovery tools”, продолжаем, выбрав “Next”.

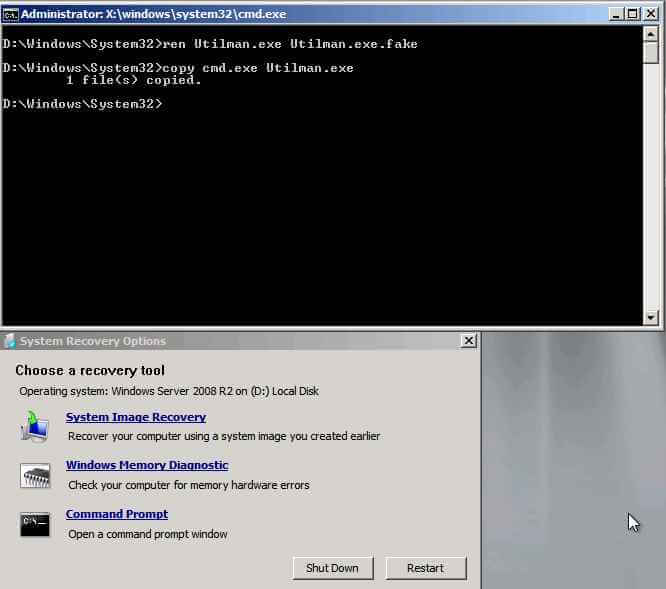

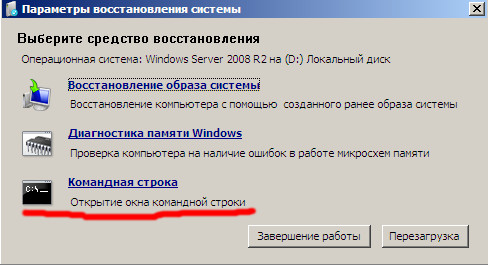

Далее выбираем инструмент, который будет использоваться для восстановления – это Command Prompt (Командная строка – cmd.exe):

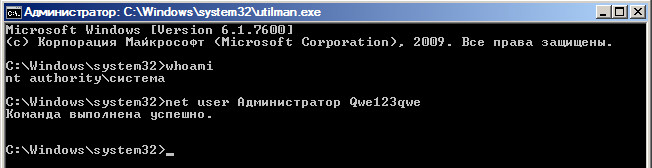

В открывшимся окне командной строки проделываем следующие манипуляции:

X:Sources>cd /d d:

D:cd Windows

D:Windowscd System32

D:WindowsSystem32move Utilman.exe Utilman.exe.backup

D:WindowsSystem32copy cmd.exe utilman.exe

Для справки, исполняемый файл utilman.exe – это Центр специальных возможностей.

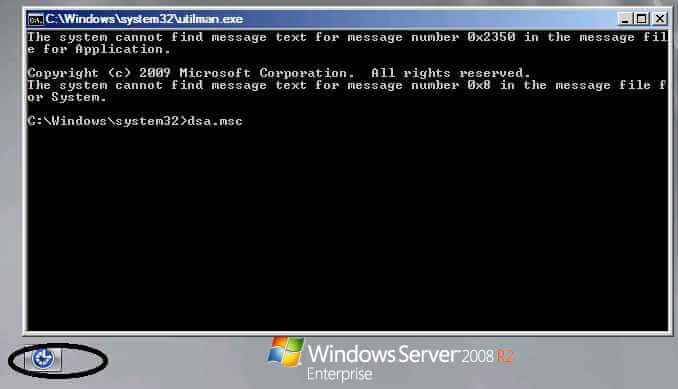

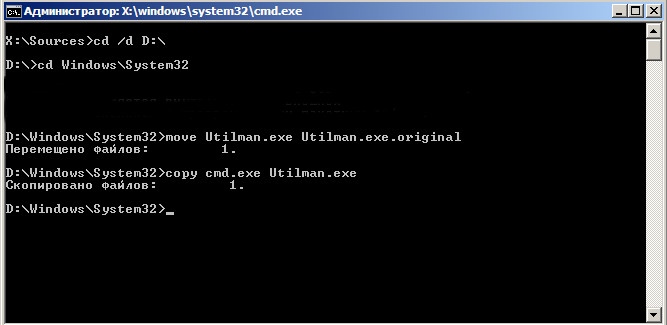

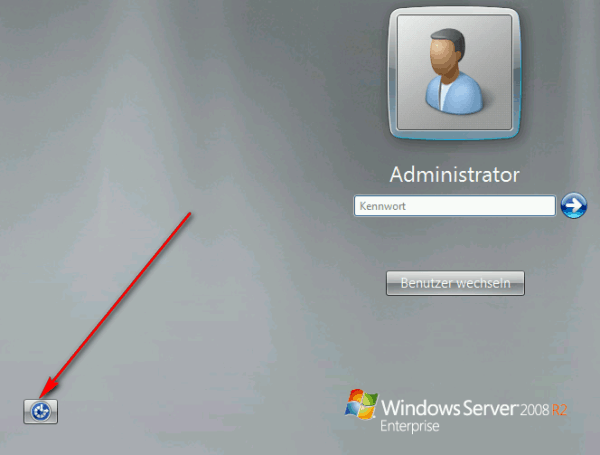

Перезагружаем систему доходим до того момента где нужно ввести учётную записи и пароль на вход в систему, но пока этого делать не нужно. Обратим внимание на левый нижний угол:

Выбираем “Ease of access”, щелкаем по нему левой кнопкой мыши:

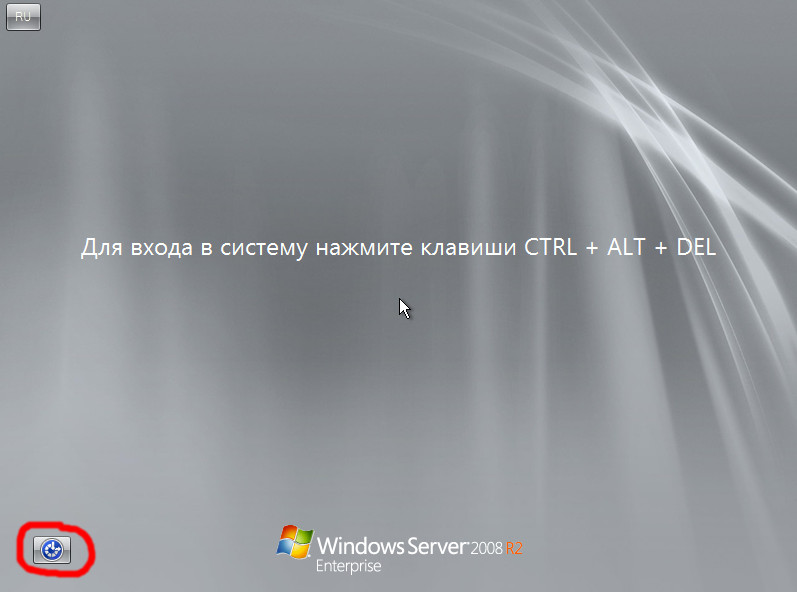

См. скриншот.

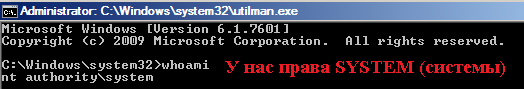

Запуститься окно командной строки:

Теперь у нас доступ к системе с правами NT AuthoritySYSTEM:

Whoami

Теперь меняем пароль на локальную учётную запись Администратора:

Net user Administrator Aa1234567 (теперь пароль на локальную учётную запись Administrator будет указанный нами, к примеру Aa1234567):

И возвращаем utilman.exeобратно, в текущей запущенной командной строке сделать это невозможно. Следует проделать точно такие же шаги как мы делали выше.

В окне командной строке вводим:

X:Sources>cd /d d:WindowsSystem32

D:WindowsSystem32copy utilman.exe.backup utilman.exe

Overwrite utilman.exe? (Yes/No/All): y

1 file(s) copied.

Снова перезагружаем систему и заходим уже под изменённым паролем для учётной записи Администратора. Данная заметка палочка выручалочка самому себе и разъяснение другим, как решить поставленную задачу.

Я рассмотрю несколько способов сброса пароля пользователя средствами самой системы, без привлечения стороннего ПО.

Для этого нам понадобится только установочный диск или USB-флешка с Windows Server 2008/2008 R2 или Windows Vista/7.

Первоначальный этап для первых трёх способов одинаков:

- Грузимся с диска/флэшки.

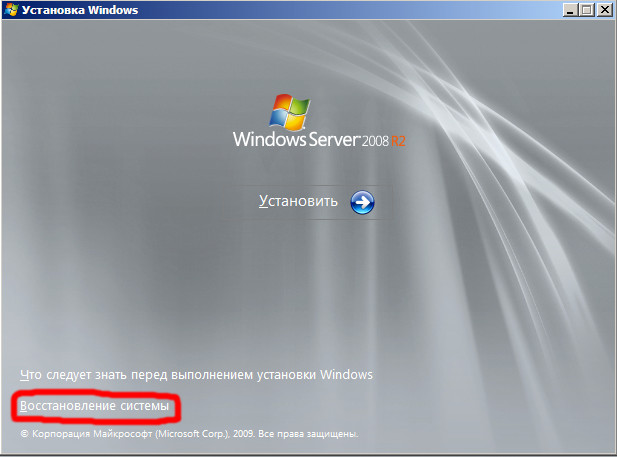

- На экране с кнопкой Установить выбираем в левом нижнем углу ссылку Восстановление системы;

- На следующем экране выставляем переключатель в верхнюю позицию («Используйте средство восстановления…») и нажимаем Далее;

- Здесь выбираем ссылку Командная строка;

Способ 1. Суть — заставить загружаться командную строку вместе с Windows.

-

В командной строке набираем regedit и жмём Enter. Откроется редактор реестра.

-

Выделяем раздел HKEY_LOCAL_MACHINE. Затем из меню Файл выбираем пункт Загрузить куст.

-

Переходим на диск, где установлена Windows, и открываем файл:<буква_диска>:WindowsSystem32configSYSTEM

-

Вводим произвольное имя для загружаемого раздела. Например — temp.

-

Переходим в раздел HKEY_LOCAL_MACHINEtempSetup. Затем щелкаем два раза по параметру:

* CmdLine, вводим cmd.exe и нажимаем ОК.

* SetupType, заменяем 0 на 2 и нажимаем ОК.

-

Выделяем раздел temp в HKEY_LOCAL_MACHINE, затем из меню Файл выбираем пункт Выгрузить куст.

-

Закрываем редактор реестра. Перезагружаемся.

Способ 2. Суть — заменить служебные программы Windows (Специальные возможности или Залипание клавиш) командной строкой. Дело в том, что на экране входа эти программы запускаются от имени системы (SYSTEM). За Специальные возможности отвечает файл Utilman.exe, за Залипание клавиш — sethc.exe.

- В командной строке последовательно вводим несколько команд (предполагается, что Windows установлена на диске С, но при загрузке в консоль восстановления литера С присваивается скрытому загрузочному разделу, а системному присваивается литера D):

cd /d D:

cd WindowsSystem32

move Utilman.exe Utilman.original или move sethc.exe sethc.original

Получим ответ: Перемещено файлов: 1

copy cmd.exe Utilman.exe или copy cmd.exe sethc.exe

Получим ответ: Скопировано файлов: 1

Примечание. Если вы затрудняетесь определить букву раздела с Windows, попробуйте способ из этой статьи или последовательно перебирайте буквы разделов с использование команды dir после каждой буквы.

2. Перезагружаемся.

После перезагрузки:

Если был использован Способ 1, то командная строка появится сразу, если Способ 2, то:

- На стартовом экране Windows нажмите кнопку Специальные возможности в левом нижнем углу (если подменяли Utilman.exe) или 5 раз нажмите на клавишу Shift (если подменяли sethc.exe).

2. Запустится командная строка.

3. Последний шаг — выполните команду:

net user <Имя_пользователя> <пароль>,

где <Имя_пользователя> — имя пользователя, которому нужно сбросить пароль, например, Администратор;

<пароль> — новый пароль учётной записи.

Примечание 1. Если имя или пароль содержат пробелы, введите их в «кавычках».

Примечание 2. Введите команду net user без параметров, чтобы отобразить все имеющиеся учётные записи.

Внимание! Данная операция сделает недоступными шифрованные файлы для данного пользователя и его приватные ключи (если таковые имеются). Возможно, лучше будет создать нового пользователя и включить его в группу Администраторы.

Способ 3. Суть — разблокировка скрытой учётной записи Администратор. По умолчанию эта учётная запись не имеет пароля, что позволит без проблем войти в систему и изменить пароль к любой другой учётной записи.

- В командной строке набираем regedit и жмём Enter. Откроется редактор реестра.

- Выделяем раздел HKEY_LOCAL_MACHINE. Затем из меню Файл выбираем пункт Загрузить куст.

- Переходим на диск, где установлена Windows, и открываем файл:<буква_диска>:WindowsSystem32configSAM

- Вводим произвольное имя для загружаемого раздела. Например — temp.

- Теперь выбираем раздел HKEY_LOCAL_MACHINEtempSAMDomainsAccountUsers00001F4 и дважды кликаем по ключу F. Откроется редактор, в котором первое число в строке 038 (это 11) меняем на 10. Внимание! Поменять надо только его, не добавляя и не удаляя другие числа!

- Выделяем раздел temp в HKEY_LOCAL_MACHINE, затем из меню Файл выбираем пункт Выгрузить куст.

- Закрываем редактор реестра. Перезагружаемся.

Теперь на стартовом экране появится учётная запись Администратор.

Способ 4. Последний способ не требует даже диска с Windows! Оригинал статьи — здесь.

- Включите компьютер.

- Когда появится экран с надписью «Запуск Windows», нажмите кнопку питания.

- Перезапустив систему, при загрузке вы получите возможность выбрать: Обычный запуск Windows или Запустить восстановление загрузки. Выберите Запустить восстановление загрузки.

- Далее, у вас спросят, хотите ли вы использовать Восстановление системы. Нажмите Отмена.

- После непродолжительного ожидания, вам сообщат, что Восстановление загрузки закончилось неудачей. Нажмите на кнопку со стрелкой вниз, чтобы посмотреть детали проблемы.

- Прокрутите в самый низ и кликните на ссылке для просмотра offline-версии заявления о конфиденциальности.

- Откроется Блокнот. Нажмите Файл -> Открыть.

- В диалоге Открыть перейдите в Компьютер, затем в папку C:WindowsSystem32 (буква системного диска может быть другой).

- Измените тип файла с Текстовые документы на Все файлы.

- Найдите файл utilman.exe или sethc.exe.

- Щёлкните правой кнопкой мыши и переименуйте файл, например, добавив к имени bak или old.

- Найдите файл cmd.exe.

- Щёлкните правой кнопкой мыши и скопируйте его, затем тут же вставьте.

- Получится файл с именем cmd — Копия, переименуйте его в utilman или sethc.

- Закройте Блокнот и нажмите Завершить. Система перезагрузится.

Дальнейшие действия я описал в разделе После перезагрузки немного выше.

И последнее — ОБЯЗАТЕЛЬНО «откатите» все сделанные вами изменения. Иначе в безопасности системы образуется огромная дыра.

v.2.4

Рассмотрим как выполнить сброс пароля от учетной записи Администратор в ОС Windows Server 2008 R2/Windows Server 2012 R2.

Инструкция

Перезагружаем сервер и запускаемся с установочного диска Windows Server 2008 R2/Windows Server 2012 R2.

Выбираем режим Repair your computer (Восстановление системы)

Выбираем Troubleshoot (Устранение неполадок)

В разделе Advanced options (Дополнительные параметры) нажмите Command Promt (Командная строка)

В командной строке выполните следующие команды:

|

d: cd windows system32 ren Utilman.exe Utilman.exe.old copy cmd.exe Utilman.exe |

Закройте командную строку и нажмите Продолжить.

Система загрузится в обычном режиме. На экране входа в систему, нажмите комбинацию клавиш Windows + U.

В командной строке вы можете изменить пароль, введя следующую команду:

|

net user administrator Password123 |

После смены пароля перезагружаем систему и загружаемся с установочного диска. Необходимо вернуть файлы в исходное состояние, в командной строке выполняем действия:

|

d: cd windowssystem32 del utilman.exe и подтверждаем удаление copy utilman.exe.old utilman.exe |

Перезагружаем систему и входим под учетной записью администратора с указанным паролем.

Понравилась или оказалась полезной статья, поблагодари автора

ПОНРАВИЛАСЬ ИЛИ ОКАЗАЛАСЬ ПОЛЕЗНОЙ СТАТЬЯ, ПОБЛАГОДАРИ АВТОРА

Загрузка…

Обновлено 22.01.2019

Надеюсь, после прочтения этой статьи многие поймут, что контроллеры домена обязательно либо делать Read-Only, либо шифровать (например Bitlocker`oм).

Бывает, что в организации злые-пришлые администраторы перед уходом поменяли все пароли и перед вами стоит задача взлома пароля для администратора домена.

Имеем Windows 2008 R 2 SP 1 и простой установочной диск для той же системы.

Монтируем его и загружаемся с диска.

Нажимаем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-01

Выбираем “Repair Your Computer” (Восстановление системы)

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-02

Выбираем нашу систему и жмем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-03

Далее открываем “Command Prompt” (Командная строка)

Идем на диск, где у вас установлена система в папку System 32.

Трюк в том, что мы заменим файл Utilman .exe на cmd .exe и при старте на экране ввода пароля мы сможем запустить cmd .exe от имени System на домен контроллере, а это значит, что сможем сделать все, что угодно.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-04

Итак, теперь перезагружаем компьютер и меняем пароль администратору или создаем нового администратора.

Набираем dsa .msc что бы попасть в консоль ADUC .

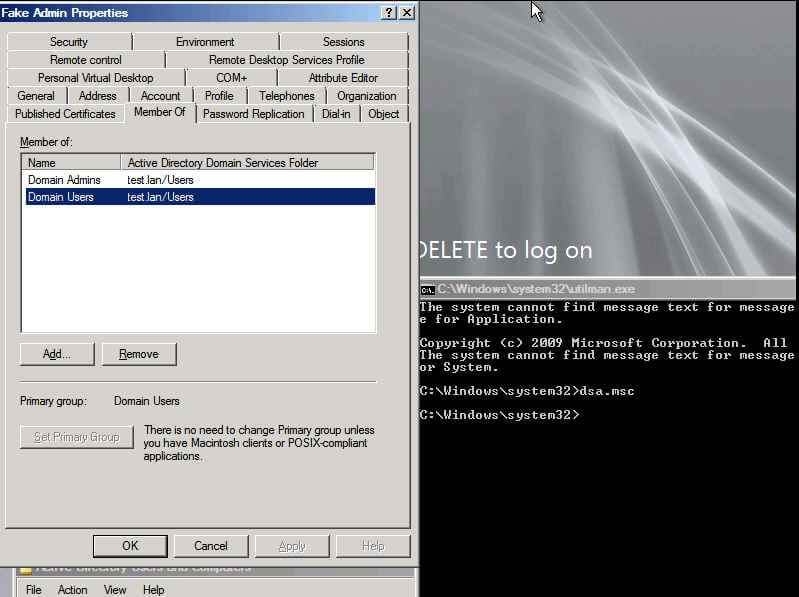

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-05

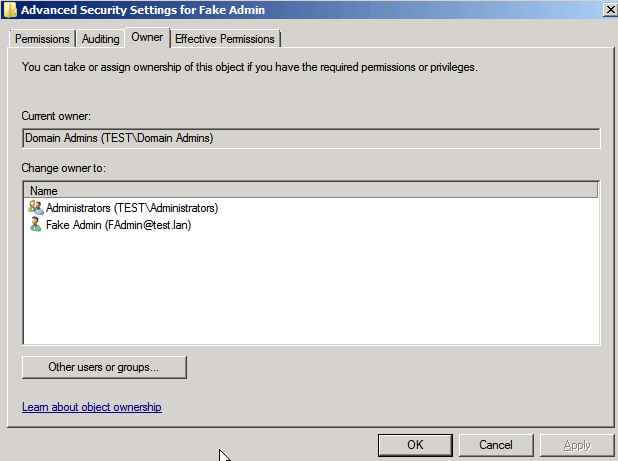

Я создам пользователя FAdmin @test .lan и включу его в группу “Domain Admin ”. Понятно, что из той же консоли можно было сбросить пароль любому пользователю, но я хочу показать, что как owner у созданного пользователя будет не учетной записью, что затруднит момент поиска проблемы, если вам это кто-то сделает специально во вред.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-06

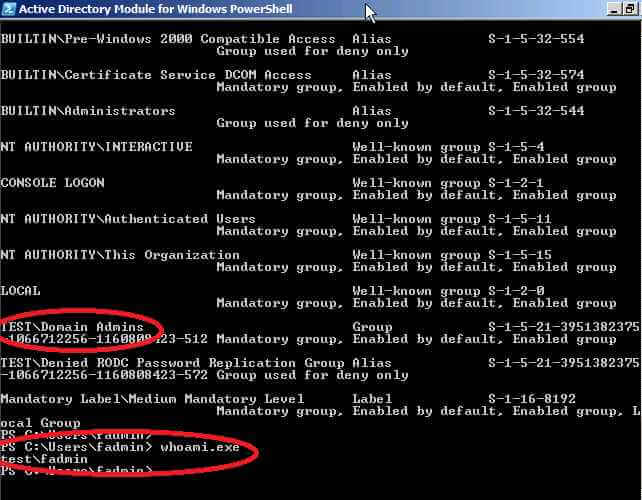

Команда Whoami .exe /user /groups покажет что пользователь fadmin входит в группу “domain admins ”

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-07

Теперь проверим: кто Owner для этой учетной записи.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-08

Доброго времени суток всем. Свою проблему изложу полностью, для понимания общей картины. Есть сервер под управлением Windows server 2008 r2, пароль от учетной записи администратора неизвестен. Мной было предпринято 2 попытки сброса пароля:

1. С помощью загрузочной флешки с Antisms 8 и утилиты в ней Password reset, после запуска я получил ответ «не найдено ни одного пользователя». Также в данной среде пытался запустить RegeditPE, но попытка была не удачной, сообщение «Windows folder not found!».

2. с помощью установочной флешки с windows server 2008 r2 т.е. при запуске программы установки я выбрал «восстановление системы» затем выбрал «командная строка» и хотел заменить файл запуска специальных возможностей на экране входа в систему, на запуск командной строки. Но к сожалению выполнить данную манипуляцию также не удалось т.к. после выбора «восстановление системы» в списке установленных систем ничего не отобразилось.

Я подозреваю, что проблема в отсутствии драйвера sata raid контроллера установленного на данном сервере (HP Smart Array B110i). На просторах интернета мне удалось найти 2 версии драйвера для данного контроллера т.е. в .exe и в четырех фаилах (.cat .inf .PNF .sys). Прошу совета с интегрированием данного драйвера в образ ОС или же варианты проще, например какую из версий драйвера подсунуть через форму на экране параметров восстановления системы.

__________________

Помощь в написании контрольных, курсовых и дипломных работ, диссертаций здесь

Сегодня обратился ко мне за помощью, директор соседнего предприятия, с просьбой восстановить пароль администратора windows server 2008. Оказывается он дал сотруднице пароль от админской учетки, чтобы она поработала в 1С. Не создавать же нового пользователя, для того чтобы пару дней поработала временная сотрудница )))))).

Не знаю как и зачем она это сделала, но у неё получилось сменить пароль админа. Причем она уверяла что этого не делала и вообще она с компьютерами на «ВЫ». Ну что же, раз просят, значит нужно помогать, тем более лишняя «копейка» не помешает.

В принципе, нет ничего сложного. Как и в статье со сбросом пароля для windows 7, нам нужно будет подменить файл. Но так же как и в случае с семеркой, у меня сделать не получилось, так как не было под рукой установочного диска с Windows Server 2008.

Но у меня всегда под рукой есть мультизагрузочная флешка с livecd на борту. Вставил флешку, загрузился в LiveCD открыл «Компьютер» и вуаля, диск «С» виден и доступен для чтения/записи.

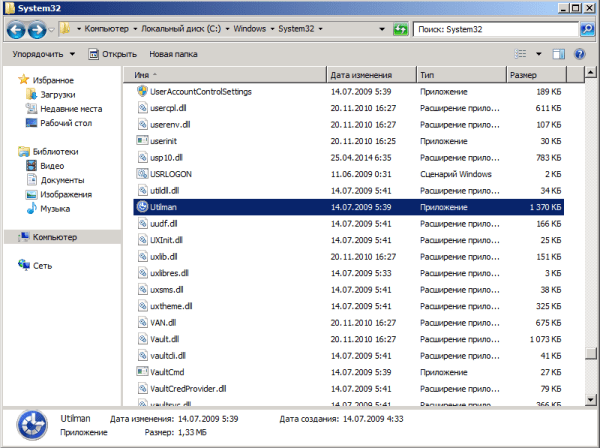

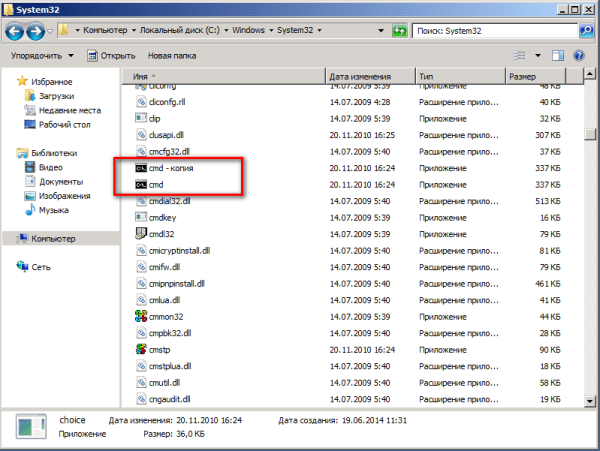

Теперь переходим в папку WindowsSystem32 и находим там файл Utilman.exe

Теперь находим файл cmd.exe копируем его и вставляем в эту же директорию, чтобы получилось как на скриншоте

После этих действий, команда запускаемая Utilman будет открывать командную строку. Именно это нам и нужно. Перезагружаем сервер и ждем окна ввода учетных данных. Когда оно появится, нажмите на значок в нижнем левом углу экрана

В открывшейся командной строке введите следующее:

net user Администратор NewPa$$word

Вместо NewPa$$word введите свой новый пароль. После успешной смены пароля, введите его и убедитесь что все получилось.

Если все прошло успешно (а по другому и не могло пройти), снова загружаетесь в LiveCD открываете папку WindowsSystem32 и удаляете файл Utilman.exe, а файл Utilman-backup.exe снова переименовываете в Utilman.exe. Если этого не сделать, вы оставляете огромную дыру в безопасности!

Содержание

- 1 Восстановление с загрузочного диска Windows

- 2 Восстановление с загрузочного диска Linux

- 3 Смена пароля на сервере

- 4 Если учетная запись Administrator заблокирована

Что делать если заходя в учетную запись Administrator сменил пароль и благополучно его забыл. В этой статье мы расскажем как имея доступ к файловой системе Windows Server легко сменить его на новый. Инструкция будет актуальна практически ко всем версия серверной ОС 2008-2019. Рассмотрим 2 случая, все зависит от того, что у Вас есть под рукой. Самый простой вариант это загрузочный диск с Windows.

Восстановление с загрузочного диска Windows

- Загружаемся с установочного диска Windows Server (он же является и диском восстановления).

- Сразу после выбора языка выбираем Восстановление системы (“Repair your computer”).

Для Windows Server 2016-2019 выбираем Диагностика (“Troubleshoot”), для Server 2008 — переходим к следующему шагу. - Командная строка (“Command Prompt”)

- Запускаем команды (для Windows Server 2008, 2008R2, 2016 и 2019):

- copy c:WindowsSystem32Utilman.exe с:WindowsSystem32Utilman.exe.old

- copy c:WindowsSystem32cmd.exe с:WindowsSystem32Utilman.exe

- Закрываем командную строку и нажимаем Продолжить (“Continue”).

- Переходим к смене пароля на сервере.

Восстановление с загрузочного диска Linux

Пример с использованием linux rescue cd, но подойдет и любой другой где есть командная строка и доступ к разделам Windows.

- Список разделов, дабы понимать какой монтировать: fdisk -l

- Монтируем раздел Windows: mount -t ntfs-3g /dev/vda1 /mnt/

- Переименовываем /mnt/Windows/System32/Utilman.exe в Utilman.exe-bak (потом его нужно будет еще вернуть на место)

- Переименовываем /mnt/Windows/System32/cmd.exe в Utilman.exe

- Перезапускаем сервер: reboot

- Запускаем Windows Server и переходим к смене пароля.

Смена пароля на сервере

- Сервер загрузится и выведет logon screen. Нажимаем Windows Key + U (специальные возможности, внизу экрана).

- Выполняем команду: net user administrator 123456 , где 123456 — новый пароль

Если учетная запись Administrator заблокирована

Разблокируем её можно просто следующей командой: net user administrator /active:yes

После разблокирования необходимо перезагрузить сервер, т.к. учетная запись Administrator будет недоступна без перезагрузки.

Готово! После разблокирования учётной записи необходимо вернуть Utilman.exe на прежнее место.

Опишу способ сброса пароля на Windows Server 2008 R2.

Потребуется, пара рук, внимательность при прочтении этой статьи, и установочный диск от Windows Server 2008 R2. (к слову сказать, я всегда такой с собой таскаю. Вообще в моей аптечке много всего, мало ли что 🙂 )

Итак, вставляем диск в привод и грузимся с него.

С лева, в низу, будет «Ссылка» под названием «Восстановление системы» (англ. «Repair your computer«), вот ее и жмем.

Все параметры оставляем по умолчанию, и ничего не меняем. Жмем «Далее»

Выбираем как средство восстановления «Командная строка»

Далее все достаточно просто. Вводим несколько не замысловатых команд:

# cd /d D: # cd WindowsSystem32 # move Utilman.exe Utilman.exe.original

Получим ответ: Перемещено файлов: 1 Вводим:

# copy cmd.exe Utilman.exe

Получи ответ: Скопировано файлов: 1

Этими командами, мы подменили программу запуска «Специальных возможностей«, командной строкой.

Вся соль в том, что на экране входа, «Специальные возможности» запускаются от имени системы.

Вот это и будем использовать.

Теперь перезагружаем систему, до экрана входа. Да, того экрана который говорит что пароль не верный.

И жмем на кнопку «Специальные возможности«, после чего будет запущена командная строка.

Можете выполнить команду whoami, что бы удостоверится что на данный момент командная оболочка выполняется от имени системы:

Далее все просто и весьма не замысловато.

Теперь осталось просто сменить пароль нужного пользователя простой командой net.

Сменим пароль для учетной записи Администратор:

# net user Администратор Qwe123qwe

Ну в принципе на этом вроде бы и все.

Но! Обязательно, снова загрузитесь с диска, как в начале, и верните файлы на свои места.

Если все оставить как есть, то в системе останется дыра размером с железнодорожный туннель.

Представьте себе, если например инициировать автоматическую загрузку «центра специальных возможностей» (Да, кавычки тут по тому что это уже центр в кавычках ) с какими либо параметрами.

И все команды исполняются от имени системы. Воспользовавшись этим, можно расширить дыру от масштабов «железнодорожного тоннеля», до космической черной дыры!

Так что не откладывайте возвращение файлов на свои места.

Источник.

Для сброса пароля доменного админа нам понадобится установочный диск с Windows Server 2008. Вставляем диск в дисковод, загружаемся с него и выбраем пункт «Восстановление системы».

Выбираем раздел, на который установлена система и жмем кнопку «Далее».

В следующем окне выбираем запуск командной строки.

Теперь нам надо файл utilman.exe, находящийся в папке windowssystem32, заменить на cmd.exe. Вводим в командной строке:

move D:windowssystem32utilman.exe D:windowssystem32utilman.bak

copy D:windowssystem32cmd.exe D:windowssystem32utilman.exe

Обратите внимание, что буква диска может отличаться, в зависимости от конфигурации системы. В нашем случае это диск D.

Затем жмем на кнопку «Перезагрузка».

Загружаем Windows и дожидаемся окна приветствия. В окне кликаем мышкой на значке специальных возможностей или нажимаем Win+U.

Поскольку файл utilman.exe, который запускает апплет панели управления «Центр специальных возможностей» мы заменили на интерпретатор командной строки cmd.exe, то нам откроется командная консоль. В ней задаем новый пароль администратора командой:

net user administrator P@$$w0rd

Задавать P@$$w0rd не обязательно, можно придумать свой пароль, главное — он должен соответствовать политике безопасности домена (мин. длина, сложность и т.п), иначе будет выдана ошибка.

Закрываем командную строку и вводим учетную запись доменного админа с новым паролем.

Дело сделано, пароль сброшен. Можно заходить в систему и делать все что захотим.

Остается только вернуть на место utilman.exe. Для этого придется еще раз загрузиться с установочного диска, и в командной строке ввести:

delete D:windowssystem32utilman.exe

move D:windowssystem32utilman.bak D:windowssystem32utilman.exe

Плюсами данного способа являются скорость и простота использования. Но есть и минус — способ работает только на контролерах домена с Windows Server 2008 и 2008R2.

- 100

- 1

- 2

- 3

- 4

- 5