Содержание

- Что такое сертификаты ЭЦП

- Способ 1: Использование оснастки «certmgr»

- Способ 2: Через апплет «Свойства браузера»

- Удаление сертификата в Firefox

- Вопросы и ответы

Что такое сертификаты ЭЦП

Сертификат электронной цифровой подписи представляет собой специальный файл, хранящий персональные данные, необходимые для авторизации пользователя на защищенных государственных сайтах, а также сайтах некоторых коммерческих организаций. Сертификаты ЭЦП используются браузерами, однако хранятся они в отдельном хранилище сертификатов Windows. Исключение составляет браузер Mozilla Firefox, который располагает собственным хранилищем сертификатов.

Способ 1: Использование оснастки «certmgr»

Сертификат, сохраненный во встроенное хранилище Windows, может быть удален средствами операционной системы, точнее, средствами оснастки «certmgr».

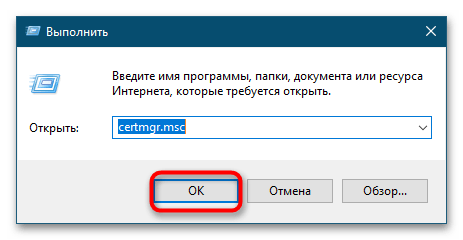

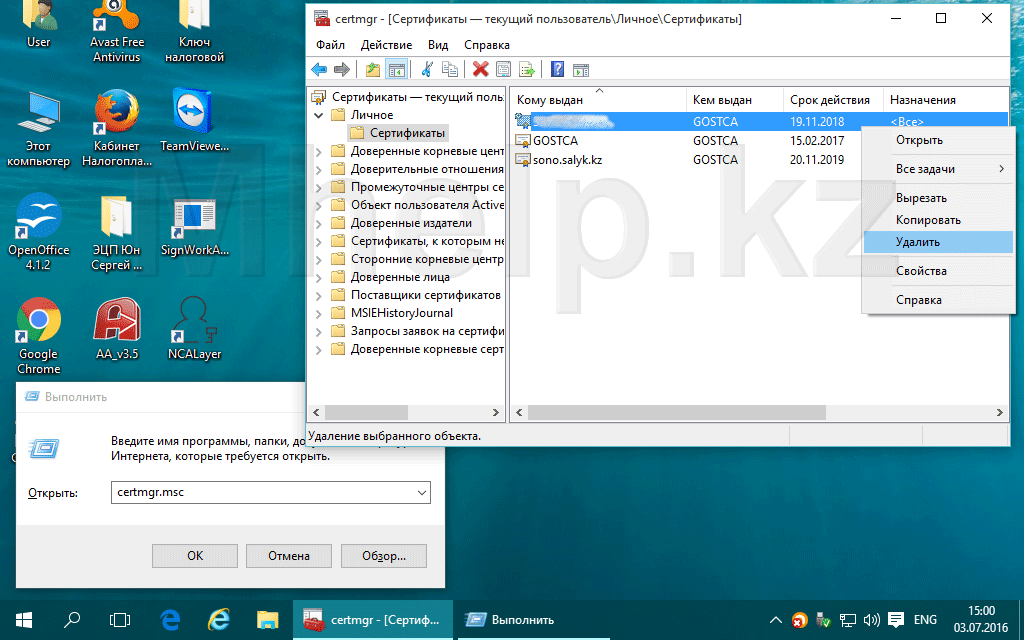

- Запустите оснастку просмотра и управления сертификатами, для чего вызовите нажатием клавиш Win + R окошко быстрого выполнения команд, введите в него

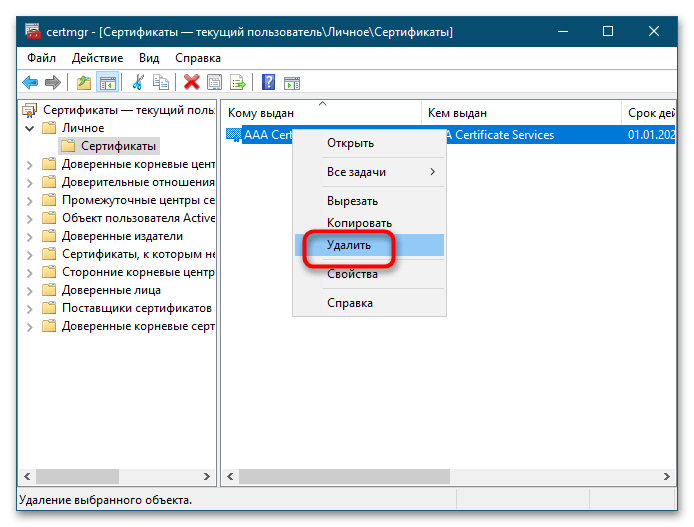

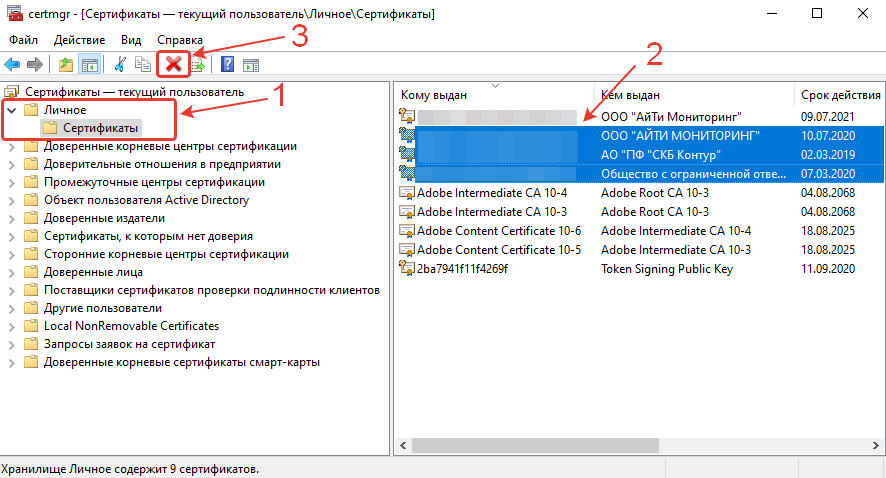

certmgr.mscи нажмите клавишу Enter. - В правой колонке оснастки найдите раздел, в котором хранятся более ненужные вам сертификаты. Обычно это подраздел «Личное» → «Сертификаты». Кликните правой кнопкой мыши по сертификату и выберите из контекстного меню «Удалить».

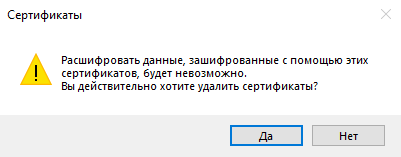

- Подтвердите действие в диалоговом окошке.

Способ 2: Через апплет «Свойства браузера»

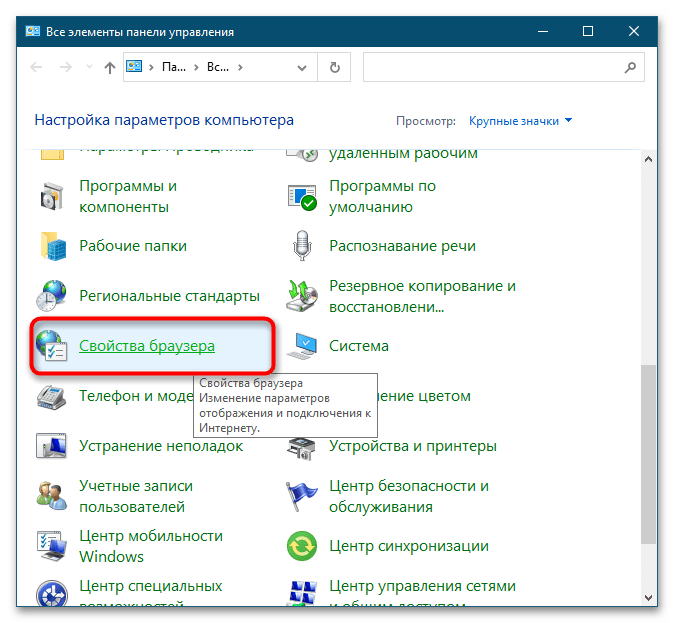

Удалить ставший ненужным сертификат в Windows 10 можно также из апплета «Свойства браузера», хотя этот способ является менее надежным в том смысле, что при удалении некоторых записей электронных подписей пользователи могут столкнуться с ошибками.

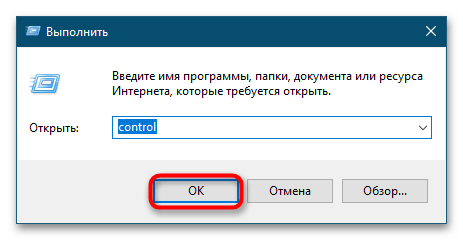

- Откройте классическую «Панель управления» командой

controlиз вызванного нажатием Win + R окошка «Выполнить». - Найдите и запустите апплет «Свойства браузера».

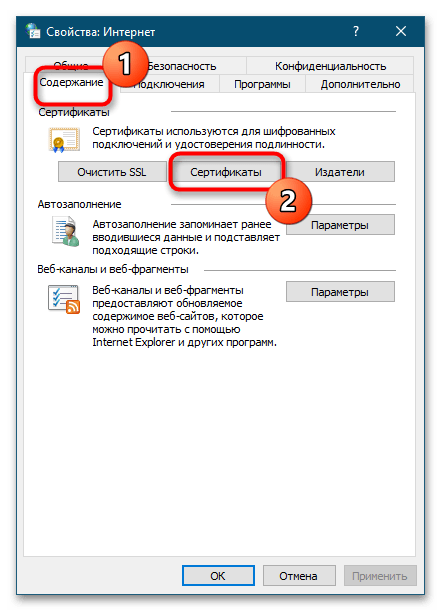

- Переключитесь в открывшемся окне «Свойства: Интернет» на вкладку «Содержание» и нажмите кнопку «Сертификаты».

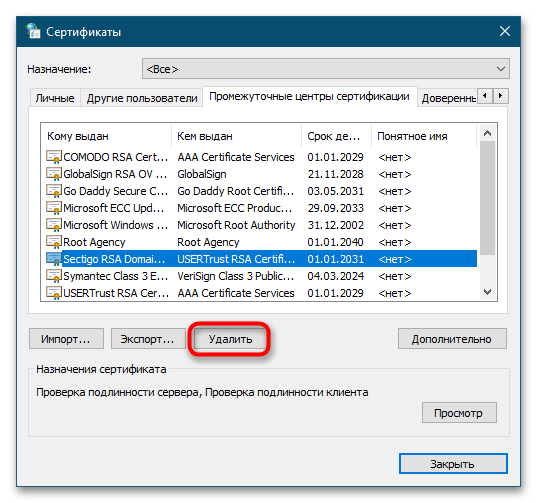

- Перейдя на нужную вкладку, найдите подлежащий удалению сертификат, выделите его мышкой и нажмите кнопку «Удалить». Чаще всего сторонние сертификаты располагаются на вкладке «Личные».

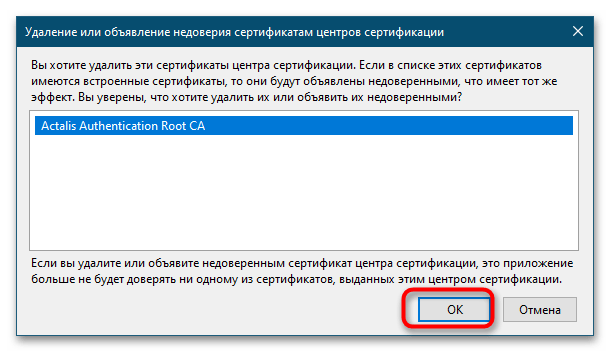

- Подтвердите действие в диалоговом окошке.

Удаление сертификата в Firefox

Если вы устанавливали сертификат через браузер Firefox, то и удалить его можно будет через Firefox. Также этот браузер поставляется с собственным набором электронных подписей, которые могут потребоваться для входа в учетные записи некоторых специализированных веб-ресурсов.

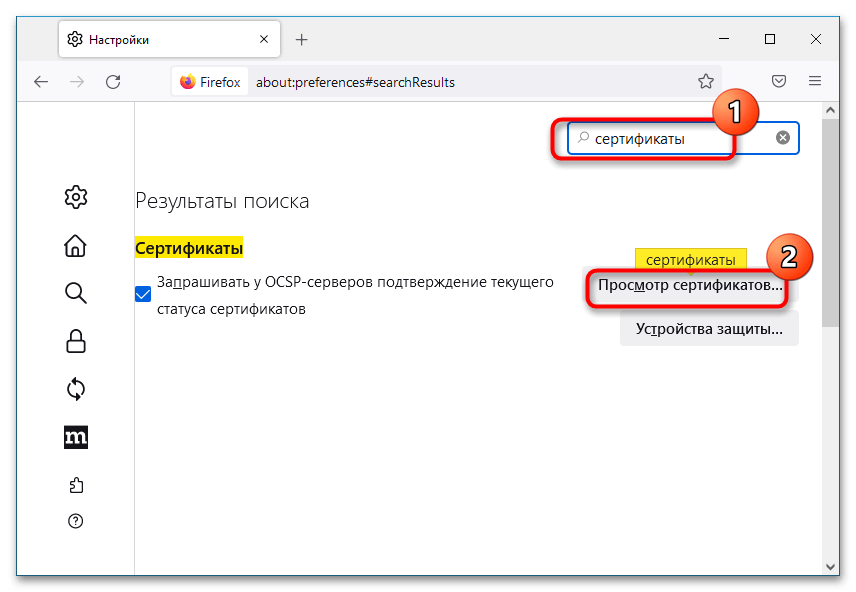

- Зайдите в общие настройки браузера. Через встроенный поиск Firefox найдите подраздел «Сертификаты» и нажмите кнопку «Просмотр сертификатов».

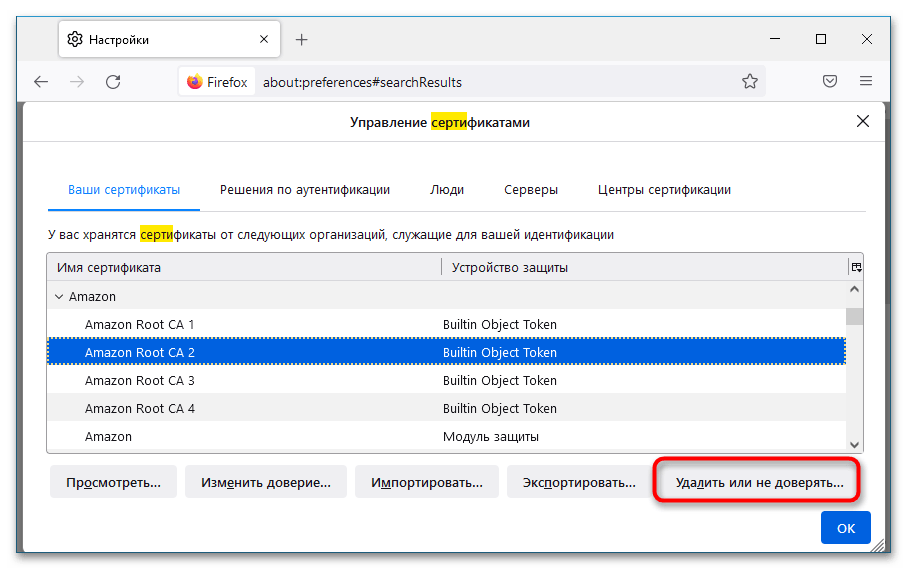

- Отыщите ненужный сертификат, на вкладке «Ваши сертификаты», выделите его мышкой и нажмите кнопку «Удалить или не доверять».

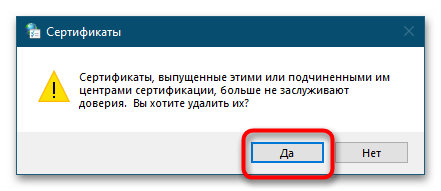

- Подтвердите действие в открывшемся диалоговом окошке.

Перед удалением сертификатов в Windows 10 желательно создавать их резервные копии на тот случай, если вдруг вы ошибетесь в выборе ЭЦП или захотите восстановить электронную подпись.

Еще статьи по данной теме:

Помогла ли Вам статья?

Цифровые сертификаты — это небольшие файлы, которые содержат ряд личной и частной информации, как наши данные, учетные данные для доступа и т. п. Цифровые сертификаты используется для идентификации нас через Интернет, чтобы мы могли подтвердить свою личность и выполнять все виды запросов и Интернет-менеджменте. Когда мы устанавливаем сертификат в Windows 10, он устанавливается в защищенном разделе операционной системы, и когда приложение будет нуждаться в каком-либо сертификате, то оно будет запрашивать доступ к нему, чтобы использовать его.

Одним из наиболее распространенных применений этих сертификатов является их использование в Google Chrome. К примеру, на государственных сайтов для личного доступа к базам данным нужен сертификат. Этот сертификат вам выдает гос. сайт и его нужно будет установить. Без него вы не сможете получить доступ к базе, функциям, или даже к самому сайту. Многие приложения устанавливают собственные сертификаты для внесения изменений в оборудование. Они служат для обеспечения того, чтобы приложение было законным и надежным. Они также используются для подписи трафика, которым обмениваются серверы. Даже Windows имеет свои собственные корневые сертификаты, которые обеспечивают нормальную работу операционной системы, и такие функции, как Центр обновления Windows, можно безопасно использовать.

Как посмотреть установленные цифровые сертификаты в Windows 10

1. Посмотрим сертификаты для оборудования, сгенерированными Microsoft и другими разработчиками для правильного функционирования компьютера. Они доступны для всех пользователей.

Нажмите сочетание клавиш Win + R и введите certlm.msc, чтобы открыть сертификаты.

Далее вы увидите сертификаты и разные категории. В зависимости от назначения каждого сертификата они будут храниться в том или ином каталоге.

2. Если вы хотите просмотреть личные сертификаты, которые доступны только текущему пользователю на данной учетной записи, то нажмите Win + R и введите certmgr.msc, чтобы открыть этот персональный менеджер сертификатов. Мы найдем все личные сертификаты, которые являются эксклюзивными для нашего пользователя. В частности, в папке «Личное» мы найдем все это.

Как удалить сертификат в Windows 10

Если вам нужно удалить какой-либо сертификат, что я не рекомендую, то просто найдите его и нажмите на нем правой кнопкой мыши, после чего «Удалить». Иногда бывает так, что сертификаты становятся криво или повреждаются, в этом случае нужно будет удалить и заново установить.

Смотрите еще:

- Как посмотреть и удалить данные отправленные в Microsoft

- WinSxS — Что это за папка в Windows 10/7 и как ее очистить

- Уменьшить размер файла Гибернации (hiberfil.sys)

- Поменять сочетание клавиш для смены языка в Windows 10

- Исправить ошибку 0xc0000906 при запуске приложения

[ Telegram | Поддержать ]

Иногда возникает необходимость удалить сертификаты из браузера, устаревшие или сертификаты в которых больше нет необходимости.

Например в Казахстане используется сертификат Электронной цифровой подписи (ЭЦП) для работы с государственными порталами: Кабинет Налогоплательщика РК, Статистика РК и другие порталы так же использующие ЭЦП для входа. И довольно частым вопросом стоит: как удалить ЭЦП?

И хоть сертификаты (ЭЦП) используют непосредственно браузеры, но сами сертификаты содержатся в хранилище сертификатов Windows.

Хранилище сертификатов Windows используют большинство браузеров: Google Chrome, Internet Explorer, Opera.

Удаление сертификата из хранилища Windows автоматически удалит использование сертификата этими браузерами.

ВНИМАНИЕ: Браузер Mozilla Firefox использует собственное хранилище сертификатов. Сертификаты используемые этим браузером удаляются через настройки в самом браузере.

Есть два способа доступа к хранилищу сертификатов Windows, через свойства браузера Internet Explorer или через оснастку управления Windows.

Удалить сертификат из хранилища Windows (простой способ)

Простой и безопасный способ позволяющий удалить только сертификаты пользователя, используя настройку Свойства: Интернет в Windows 10 (для всех браузеров, а не только Internet Explorer).

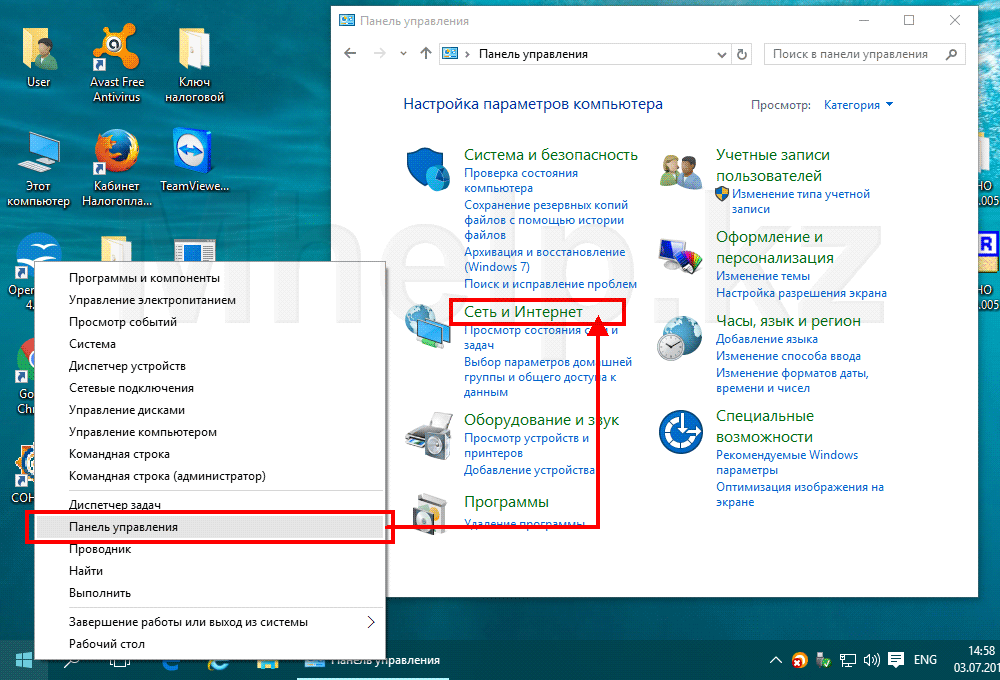

Для этого открываем Панель управления (статья: Как открыть Панель управления в Windows 10).

В Панели управления выбираем пункт Сеть и Интернет.

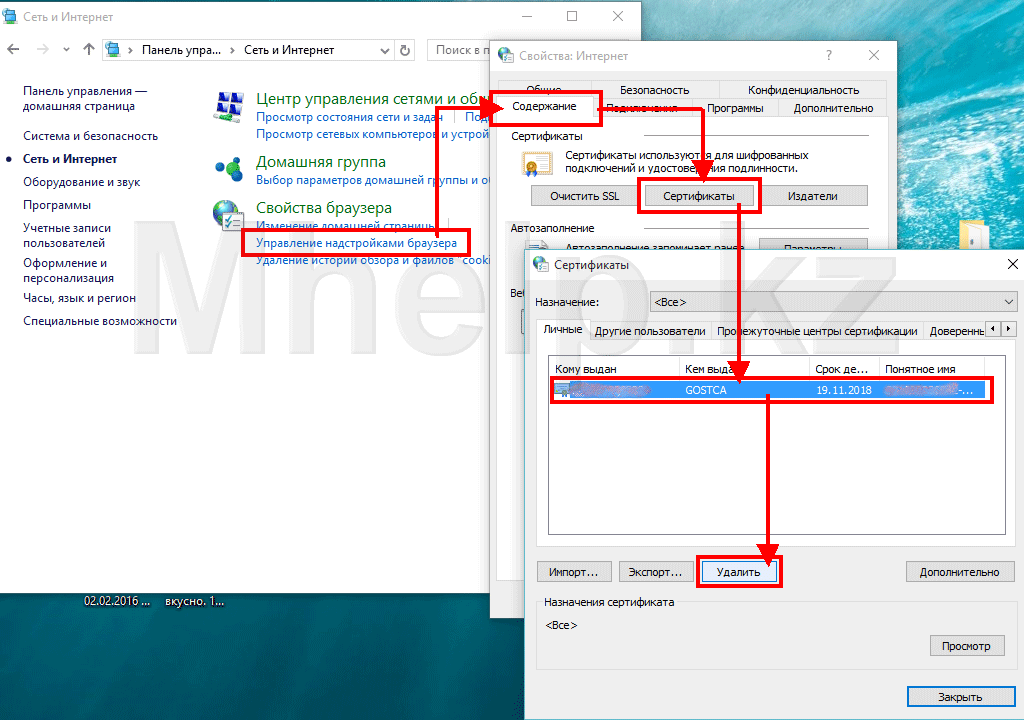

В открывшемся окне, щелкнем по пункту Управление настройками браузера, появляется окно Свойства: Интернет.

Перейдем на вкладку Содержание, в ней нажмем на кнопку Сертификаты.

В окне Сертификаты мы можем удалить сертификат ЭЦП пользователя в котором больше нет необходимости.

Используя данный способ мы видим не все установленные сертификаты и не ко всем сертификатам имеем доступ.

Для полного доступа в хранилищу сертификатов Windows используем доступ через оснастку управления сертифкатами.

Удалить сертификат из хранилища Windows (управление сертификатами)

Этот способ для пользователей точно понимающих, что они хотят сделать. С полными правами на удаление не только сертификатов пользователя, а всех имеющихся сертификатов Windows, в том числе например сертификатов корневых центров сертификации Windows или антивирусных программ.

Для этого либо в Командной строке (статья: Как запустить командую строку), либо в окне Выполнить (вызывается комбинацией клавиш Windows +R) вводим название оснастки — certmgr.msc

Оснастка позволяет получить полный доступ к хранилищу сертификатов Windows, как к сертификатам пользователя, так и корневым центрам сертификации.

Например список сертификатов ЭЦП отображаемый при входе в Кабинет налогоплательщика РК, отображается в папке Личное — Сертификаты.

Видеоурок: Как удалить сертификат из хранилища Windows

Инструкция по удалению корневых сертификатов из устройств и браузеров Apple, Microsoft и Mozilla. Вам потребовалось деинсталлировать корневой сертификат, тогда вы попали в нужное место.

Каким образом устанавливается доверие к сертификату SSL на сайте? Это Цепочка доверия сертификатов.

Когда вы в сети Интернет, ваш клиент-браузер довольно требовательный — просто так беспрепятственно предоставлять доверие к каждому веб-сайту, на который вы заходите он не будет! Когда вы заходите на сайт, который представляет подписанный сертификат, происходит проверка, а именно связана ли цепочка сертификата сайта с доверенным корневым сертификатом. Именно поэтому администратора сайта или пользователя иногда просят установить промежуточные сертификаты и корневые вместе с SSL сертификатом выданным для домена — тем самым администратор сайта помогает завершить цепочку доверия сертификатов.

Чтобы реализовать данный процесс доверия, в каждом браузере имеется хранилище корневых сертификатов центров сертификации, это набор предварительно установленных сертификатов X.509 (это стандарт открытого ключа). Все эти корни охраняются и принадлежат доверенным центрам сертификации, которые хранят свои закрытые ключи на аппаратных токенах в особо защищенных центрах обработки данных. Есть 4 основных корневых хранилища сертификатов, Apple и Microsoft имеют по одному в качестве Операционной Системы. Mozilla поддерживает собственное корневое хранилище. Также есть корневое хранилище в Android. Также стоит отметить, что Google Chrome, самый популярный браузер, использует корневое хранилище, предоставляемое любой ОС, которую вы используете.

Браузеры доверяют своим корневым хранилищам и поэтому выпущенный SSL сертификат для вашего сайта будет обязательно доверенным, если он подписан корнем из хранилища сертификатов

Что может произойти, если подписанный сертификат не имеет корня или корневой сертификат центра сертификации перестал действовать(такое недавно произошло у Sectigo)? Ресурс будет недоступен, ваш браузер обязательно уведомит и сообщит код ошибки доступа к сайту.

Прилагаем инструкции по удалению корневых сертификатов в Windows, Apple, Mozilla, а также с устаройств iPhone или Android.

Удаление корневого сертификата из Windows 10/8

Будьте осторожны!

Провести удаление корня из хранилища доверенных сертификатов Windows очень легко, но прежде, мы хотим отметить, что вы ответственны за действия. Неправильные действия с корневыми сертификатами хранилища, могут вызвать ряд проблем. Мы рекомендуем сделать резервную копию, прежде чем переходить к любому из следующих шагов. Мы не можем нести ответственности за ваши действия и проблемы, возникающие в результате выполнения этих инструкций.

Хорошо, приступим.

1)Нажмите на «Пуск», затем введите «MMC» в поле «Выполнить». Это запустит консоль управления Microsoft.

2) Выберите пожалуйста «Файл», затем «Добавить / удалить оснастку».

3) Выберите «Сертификаты» слева в поле, затем щелкните на «Добавить».

4) В следующем окне выберите «Учетная запись», затем «Локальный компьютер» и нажмите «ОК».

5) В MMC кликните стрелку рядом с «Сертификаты (локальный компьютер)», это откроет хранилище сертификатов.

6) Кликните на стрелку рядом с корневым сертификатом, который вы хотите удалить / отключить, затем щелкните папку «Сертификаты». 7) Найдите в списке сертификат, который вам необходимо удалить, щелкните его правой кнопкой мыши и выберите «Свойства».

9) Далее перезагрузите ваш компьютер.

Удаление сертификата из Windows 7

Недавно нас спросили, как удалить корневой сертификат в Windows 7.

1) Так же в «Пуск», затем введите «MMC» в поле «Выполнить». Это запустит консоль управления Microsoft.

2) Выберите «Файл», затем «Добавить / удалить оснастку».

3) Щелкните заголовок Сертификаты в дереве консоли, который содержит корневой сертификат, который нужно удалить.

4) Необходимо выбрать сертификат, который хотите удалить.

5) В меню «Действие» нажмите «Удалить».

6) Кликните Да.

Удаление корня на Apple

Чтобы удалить корневой сертификат на компьютере от Apple, как и в Windows, вам потребуется доступ администратора, для доступа к своему хранилищу сертификатов. Опять же, будьте осторожны.

1) Выбрав Finder, нажмите Go и выберите Utilities (или нажмите Shift + Command + U).

2) Кликните дважды KeyChain Access, выберите System Roots.

3) необходимо найти корневой сертификато который хотите удалить и дважды кликните по нему.

4) В всплывающем окне в разделе «Доверять» выберите «При использовании этого сертификата» и выберите «Никогда не доверять».

Удаление корневого сертификата в Mozilla

В отличие от Google Chrome, браузер Mozilla Firefox использует собственное хранилище доверенных сертификатов, которое поддерживается отдельными лицами в организации Mozilla. Чтобы удалить корень, вам нужно будет получить доступ к хранилищу доверенных сертификатов через браузер.

1) Щелкните меню Firefox и выберите Параметры.

2) Выберите «Дополнительно», а затем щелкните тег «Сертификаты».

3)Щелкните Просмотр сертификатов.

4) Выберите вкладку «Авторитеты», найдите корневой сертификат, который вы хотите удалить, затем нажмите кнопку «Удалить или не доверять».

5) В следующем поле убедитесь, что выбран правильный корневой сертификат, а затем нажмите OK.

Как удалить корневой сертификат с iPhone или iPad

Мобильные устройства вытеснили настольные компьютеры и стали основным способом работы в Интернете. Это означает, что теперь у вашего телефона есть задача связывания сертификатов и проверки цепочки доверия. Таким образом, вам может потребоваться время от времени управлять корневыми сертификатами на своем мобильном устройстве. Вот как это сделать на iPhone (в том числе и на iPad).

1) Откройте «Настройки» на главном экране и выберите «Общие».

2) Выберите профиль (если профилей нет, удалять нечего).

3) Далее Удалить.

4) Введите код доступа (если будет предложено).

5) Еще раз нажмите Удалить для подтверждения.

Как удалить корневой сертификат с устройства Android

Наконец, Android. У телефонов Android есть собственное хранилище доверенных сертификатов, которым нужно управлять, как и любым другим. Вот как это сделать.

1) Откройте настройки, выберите Безопасность.

2) Выберите Надежные учетные данные.

3) Выберите сертификат, который хотите удалить.

4) Нажмите Отключить.

Надеемся, это поможет вам, если у вас есть какие-либо вопросы, оставляйте их в разделе комментариев, и мы будем рады ответить!

Нужно ли удалять сертификат электронной подписи (ЭП), если закончился срок его действия? Как удалить сертификат с компьютера и можно ли восстановить его в случае ошибки? На эти и другие вопросы ответим в статье.

Способы удаления сертификатов электронной подписи различаются в зависимости от того, с каким средством криптографической защиты (СКЗИ) работает сертификат. Это может быть КриптоПро CSP, VipNet CSP или СКЗИ на носителях — Рутокен ЭЦП 2.0 и JaCarta SE.

Описанные ниже способы подойдут только для сертификатов, которые работают с КриптоПро CSP. Другие сертификаты, например, для ЕГАИС, удаляются иначе — как, опишем в следующих статьях.

Когда сертификаты лучше не удалять

Удалять сертификат ЭП можно по разным причинам, например, когда его хозяин планирует сменить компьютер и стирает с него все личные данные. Однако, в некоторых случаях этого лучше не делать. Либо перед удалением скопировать сертификат на другой носитель.

Если у сертификата ЭП истек срок действия, не спешите его удалять. Подписать документ таким сертификатом не получится, но с его помощью по-прежнему можно расшифровать старые документы.

Правительство регулирует сроки хранения некоторых бухгалтерских, кадровых и налоговых документов. Например, договоры, счета-фактуры и налоговые декларации нужно хранить пять лет. Если эти документы электронные, то вместе с ними нужно хранить и сертификат ЭП, которым они подписаны.

Открыть документы, зашифрованные старым сертификатом ЭП, с помощью нового сертификата не получится — даже если новый сертификат выдан на того же человека.

Если вы еще не получили электронную подпись, оформите ЭП в удостоверяющем центре, который прошел аккредитацию. В УЦ Контура есть подписи для сотрудников и руководителей, торгов, отчетности и личных дел.

Заказать

Как удалить сертификат встроенными средствами Windows

Удалить сертификат электронной подписи с помощью средств Windows можно двумя способами: в браузере Internet Explorer и в менеджере сертификатов.

Чтобы удалить сертификат в интернет-браузере:

-

Зайдите в Internet Explorer.

-

Откройте раздел «Сервис» и выберите в нем пункт «Свойства браузера».

-

Перейдите во вкладку «Содержание» и нажмите на кнопку «Сертификаты».

-

В списке сертификатов выберите нужный и удалите его с помощью одноименной кнопки.

В этом случае удаляется только сертификат открытого ключа — общедоступная часть ЭП, а закрытый ключ останется на носителе (токене или компьютере). Система не будет показывать этот сертификат в общем списке, но при желании его можно вернуть. Для этого запросите сертификат открытого ключа в удостоверяющем центре, в котором получали электронную подпись.

Если же вы хотите удалить сертификат ЭП полностью, используйте менеджер сертификатов:

-

Откройте меню «Пуск».

-

В строке «Выполнить» введите команду «certmgr.exe» и нажмите кнопку ввода.

-

В списке сертификатов выберите тот, который хотите удалить и нажмите на него правой кнопкой мыши.

-

В контекстном меню выберите пункт «Удалить» и подтвердите это действие.

В обоих случаях у пользователя должны быть права администратора. Например, если вы войдете в систему под учетной записью «гостя», вы не сможете удалить и скрыть сертификат подписи.

Как удалить сертификат ЭП в Linux

В отличие от Windows, на Linux нет встроенного менеджера сертификатов, и, чтобы удалить сертификат ЭП, нужно использовать специальные программы. Порядок действий в таких программах схожий, однако некоторые команды, которые нужно ввести в терминал, могут отличаться. Мы расскажем, как удалить сертификат с помощью одной из самых распространенных программ — Mono.

-

Запустите терминал (командную строку) и введите команду certmgr –list.

-

В списке сертификатов найдите тот, который хотите удалить и скопируйте его название.

-

Введите команду «certmgr -del -c -m» и через пробел вставьте название нужного сертификата. Например, certmgr -del -c -m 0000.cer, где «0000.cer» — название сертификата.

Удаление сертификата через КриптоПро

Программа КриптоПро CSP нужна, чтобы записать сертификат электронной подписи на компьютер. С ее помощью можно и удалить сертификат. При этом программа удалит весь контейнер (хранилище) электронной подписи — и ключи подписи, и сертификат ЭП и корневой сертификат удостоверяющего центра.

Чтобы удалить сертификат электронной подписи:

-

Откройте меню «Пуск» и зайдите в «Панель управления».

-

Запустите программу КриптоПро CSP.

-

Откройте вкладку «Сервис» и выберите пункт «Удалить».

-

Выберите сертификат, который хотите удалить, и нажмите на кнопку «Готово».

Можно ли восстановить сертификат после удаления

Электронная подпись — важный инструмент, который хранит конфиденциальные данные пользователя. Чтобы защитить эти данные, удаленные сертификаты стираются из памяти компьютера безвозвратно. Они не попадут в «Корзину», и восстановить их с помощью специальных программ не получится. Таким образом производитель защищает пользователя от действий мошенников.

Восстановить можно только открытую часть сертификата ЭП которая хранилась в контейнере вместе с закрытым ключом. Например, если вы случайно удалили сертификат из браузера, то можете переустановить его с помощью программы КриптоПро.

Если же вы случайно удалили закрытый ключ ЭП, восстановить его не получится. Однако, если у вас есть копия сертификата ЭП и закрытого ключа на токене или флешке, вы можете заново записать их на компьютер.

Если же копии файлов подписи нет, то придется получать новый сертификат подписи в УЦ. В этом случае придется посетить офис УЦ лично. Если в вашем тарифе нет услуги перевыпуска сертификата, получение нового сертификата будет платным.

Если вы еще не получили электронную подпись, оформите ЭП в удостоверяющем центре, который прошел аккредитацию. В УЦ Контура есть подписи для сотрудников и руководителей, торгов, отчетности и личных дел.

Заказать

Обратите внимание, что открыть зашифрованный документ можно только тем сертификатом, которым его подписывали. Перевыпущенный сертификат ЭП не откроет старые документы.

удаление старых цифровых сертификатов в Windows 10

- Нажмите клавишу Windows + R, чтобы открыть команду запуска.

- Введите inetcpl. cpl, чтобы открыть окно свойств Интернета.

- Щелкните вкладку «Содержание» и щелкните «Сертификаты».

- Здесь будут перечислены все доступные сертификаты.

- Найдите нужный сертификат и удалите его.

3 колода 2015 г.

Как удалить старые сертификаты с моего компьютера?

Нажмите «Дополнительные настройки», чтобы увидеть все параметры. В разделе «Конфиденциальность и безопасность» нажмите «Управление сертификатами». На вкладке «Личные» должен появиться ваш электронный сертификат с истекшим сроком действия. Выберите тот, который хотите удалить, и нажмите «Удалить».

Как удалить установленные сертификаты?

Зайдите в «Настройки» и выберите «Блокировка экрана и безопасность», «Учетные данные пользователя». Нажмите и удерживайте сертификат, который хотите удалить, пока не появится окно с подробными сведениями о сертификате, затем нажмите «Удалить».

Как отключить сертификаты?

Щелкните значок шестеренки в правом верхнем углу. В раскрывающемся меню выберите «Свойства обозревателя». На панели «Свойства обозревателя» выберите вкладку «Содержимое», затем нажмите кнопку «Сертификаты». На панели «Сертификаты» щелкните вкладку «Доверенные корневые центры сертификации» и выберите сертификат, который хотите удалить.

Можно ли удалять сертификаты с истекшим сроком действия?

Отвечать. Если вы используете S / MIME для подписи или шифрования сообщений электронной почты, вам не следует удалять свой личный сертификат даже после истечения срока его действия. В противном случае вы навсегда потеряете доступ к этим сообщениям.

Безопасно ли удалять сертификаты с истекшим сроком действия?

По истечении срока действия сертификата он больше не действителен. Следовательно, по истечении срока действия сертификата вы можете безопасно удалить его из базы данных CA. Единственное исключение — если в центре сертификации настроено архивирование ключей. Если вы архивируете закрытые ключи, возможно, вы не захотите удалять сертификаты ЦС с истекшим сроком действия из базы данных ЦС.

Что будет, если вы удалите сертификаты?

Удаление всех учетных данных приведет к удалению как установленного вами сертификата, так и сертификатов, добавленных вашим устройством. … Щелкните доверенные учетные данные, чтобы просмотреть установленные на устройстве сертификаты и учетные данные пользователя, чтобы увидеть те, которые были установлены вами. Если вы все еще уверены, что хотите очистить все, переходите к следующему шагу.

Как удалить кешированные сертификаты?

Чтобы очистить состояние SSL в Chrome, выполните следующие действия:

- Щелкните значок (Параметры), а затем щелкните Параметры.

- Щелкните Показать дополнительные настройки.

- В разделе «Сеть» нажмите «Изменить настройки прокси-сервера». Откроется диалоговое окно «Свойства Интернета».

- Щелкните вкладку Content.

- Щелкните Очистить состояние SSL, а затем щелкните ОК.

Что такое доверенный корневой сертификат?

Корневой сертификат SSL — это сертификат, выпущенный доверенным центром сертификации (ЦС). В экосистеме SSL любой может сгенерировать ключ подписи и использовать его для подписи нового сертификата. … Доверенный центр сертификации — это организация, которая имеет право проверять, кем они являются.

Как удалить чужие сертификаты из Internet Explorer?

Выполните шаги, указанные ниже:

- Откройте Internet Explorer и нажмите Инструменты.

- Щелкните Свойства обозревателя и щелкните содержимое.

- Нажмите на имеющуюся кнопку сертификата.

- Удалите сертификаты, которые есть у «других людей», щелкнув сертификат, а затем нажав кнопку удаления.

4 февраля. 2014 г.

Данный материал является переводом оригинальной статьи «ATA Learning : Michael Soule : Manage Certs with Windows Certificate Manager and PowerShell».

Работа с сертификатами обычно является одной из тех дополнительных задач, которые вынужден брать на себя системный администратор Windows. Диспетчер Сертификатов Windows (Windows Certificate Manager) — это один из основных инструментов, который позволяет выполнять эту работу.

В этой статье мы рассмотрим работу с сертификатами применительно к операционной системе Windows. Если же вы хотите узнать больше о том, как работают сертификаты в целом, ознакомьтесь с сопутствующей статьей «Your Guide to X509 Certificates».

Понимание хранилищ сертификатов

В диспетчере сертификатов Windows все сертификаты находятся в логических хранилищах, называемых «хранилищами сертификатов». Хранилища сертификатов – это «корзины», в которых Windows хранит все сертификаты, которые в настоящее время установлены, и сертификат может находиться более чем в одном хранилище.

К сожалению, хранилища сертификатов — не самая интуитивно понятная концепция для работы. О том, как различать эти хранилища и как с ними работать, вы прочитаете ниже.

Каждое хранилище находится в Реестре Windows и в файловой системе. При работе с сертификатом в хранилище вы взаимодействуете с логическим хранилищем, не изменяя напрямую реестр или файловую систему. Этот более простой способ позволяет вам работать с одним объектом, в то время как Windows заботится о том, как представить этот объект на диске.

Иногда можно встретить хранилища сертификатов, называемые физическими или логическими хранилищами. Физические хранилища ссылаются на фактическую файловую систему или место в реестре, где хранятся разделы реестра и / или файл(ы). Логические хранилища — это динамические ссылки, которые ссылаются на одно или несколько физических хранилищ. С логическими хранилищами намного проще работать, чем с физическими хранилищами для наиболее распространенных случаев использования.

Windows хранит сертификаты в двух разных областях — в контексте пользователя и компьютера. Сертификат помещается в один из этих двух контекстов в зависимости от того, должен ли сертификат использоваться одним пользователем, несколькими пользователями или самим компьютером. В остальной части этой статьи сертификат в контексте пользователя и компьютера будет неофициально называться сертификатами пользователей и сертификатами компьютеров.

Сертификаты пользователей

Если вы хотите, чтобы сертификат использовался одним пользователем, то идеальным вариантом будет хранилище пользовательских сертификатов внутри Диспетчера сертификатов Windows. Это общий вариант использования процессов аутентификации на основе сертификатов, таких как проводной IEEE 802.1x.

Сертификаты пользователей находятся в профиле текущего пользователя и логически отображаются только в контексте этого пользователя. Сертификаты пользователей «сопоставлены» и уникальны для каждого пользователя даже в одних и тех же системах.

Компьютерные сертификаты

Если сертификат будет использоваться всеми пользователями компьютера или каким-либо системным процессом, его следует поместить в хранилище в контексте компьютера. Например, если сертификат будет использоваться на веб-сервере для шифрования связи для всех клиентов, размещение сертификата в контексте компьютера будет подходящим вариантом.

Вы увидите, что хранилище сертификатов компьютера логически сопоставлено для всех пользовательских контекстов. Это позволяет всем пользователям использовать сертификаты в хранилище сертификатов компьютера в зависимости от разрешений, настроенных для закрытого ключа.

Сертификаты компьютера находятся в кусте реестра локального компьютера и в подкаталогах ProgramData. Сертификаты пользователя находятся в кусте реестра текущего пользователя и в подкаталогах AppData. Ниже вы можете увидеть, где каждый тип хранилища находится в реестре и файловой системе.

| Контекст | Путь реестра | Объяснение |

|---|---|---|

| User | HKEY_CURRENT_USER SOFTWAREMicrosoftSystemCertificates |

Физическое хранилище для пользовательских открытых ключей |

| User | HKEY_CURRENT_USER SOFTWAREPoliciesMicrosoftSystemCertificates |

Физическое хранилище для пользовательских открытых ключей, установленных объектами групповой политики Active Directory (AD) (GPO) |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREMicrosoftSystemCertificates |

Физическое хранилище общедоступных ключей для всей машины |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREMicrosoftCryptographyServices |

Физическое хранилище ключей, связанных с определенной службой |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREPoliciesMicrosoftSystemCertificates |

Физическое хранилище открытых ключей для всей машины, установленных объектами групповой политики. |

| Computer | HKEY_LOCAL_MACHINE SOFTWAREMicrosoftEnterpriseCertificates |

Физическое хранилище общедоступных ключей, установленных корпоративными контейнерами PKI в домене AD |

| Контекст | Расположение файла | Объяснение |

|---|---|---|

| User | $env:APPDATAMicrosoftSystemCertificates | Физическое хранилище для пользовательских открытых ключей и указателей на закрытые ключи |

| User | $env:APPDATAMicrosoftCrypto | Физическое хранилище для контейнеров закрытых ключей для конкретных пользователей |

| Computer | $env:ProgramDataMicrosoftCrypto | Физическое хранилище для контейнеров закрытых ключей для всей машины |

Предварительные требования

В оставшейся части этой статьи вы найдете несколько примеров, демонстрирующих взаимодействие с хранилищами сертификатов Windows. Чтобы воспроизвести эти примеры, убедитесь, что выполняются следующие требования:

- Windows Vista, Windows Server 2008 или более новая операционная система. В показанных примерах используется Windows 10 Корпоративная версии 1903.

- Знакомство с PowerShell. Хотя это и не обязательно, этот язык будет использоваться для ссылки на сертификаты, где это необходимо. Все показанные примеры были созданы с помощью Windows PowerShell 5.1.

- Вам не потребуется устанавливать какие-либо специальные сертификаты, но использование самозаверяющего сертификата полезно.

Управление сертификатами в Windows

В Windows есть три основных способа управления сертификатами:

- Оснастка консоли управления Microsoft (MMC) сертификатов (certmgr.msc)

- PowerShell

- Инструмент командной строки certutil

В этой статье вы узнаете, как управлять сертификатами с помощью оснастки Certificates MMC и PowerShell. Если вы хотите узнать больше о том, как использовать certutil, ознакомьтесь с документацией Microsoft.

PowerShell против диспетчера сертификатов Windows

Поскольку в Windows можно управлять сертификатами несколькими способами, встаёт вопрос выбора, что лучше использовать — GUI (MMC) или командную строку с PowerShell.

Во-первых, рассмотрим жизненный цикл сертификата. Если вы собираетесь установить или удалить один сертификат только один раз, рассмотрите возможность использования MMC. Но если вы управляете несколькими сертификатами или выполняете одну и ту же задачу снова и снова, использование командной строки может оказаться правильным решением. Даже если вы не умеете писать сценарии PowerShell, вам стоит этому научиться, если у вас есть много разных сертификатов, которыми нужно управлять.

Давайте сначала посмотрим, как обнаружить сертификаты, установленные в Windows, с помощью диспетчера сертификатов и PowerShell.

Использование диспетчера сертификатов Windows (certmgr.msc)

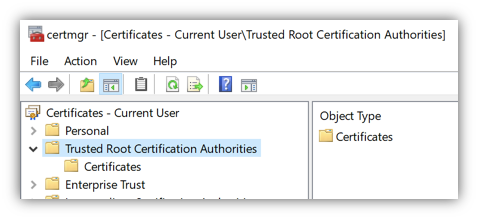

Чтобы просмотреть сертификаты с помощью MMC, откройте Диспетчер сертификатов: откройте меню «Пуск» и введите certmgr.msc. Это вызовет Windows Certificates MMC. Это начальное представление предоставит обзор всех логических хранилищ, отображаемых в левом окне.

На снимке экрана ниже видно, что выбрано логическое хранилище доверенных корневых центров сертификации

Просмотр физических хранилищ

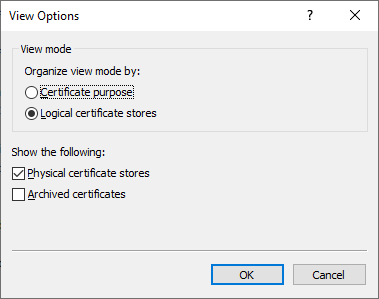

По умолчанию Диспетчер сертификатов Windows не отображает физические хранилища. Чтобы показать их, в верхнем меню оснастки выбирайте «View» > «Options«. Затем вы увидите варианты отображения физических хранилищ сертификатов. Включение этого параметра упрощает определение конкретных путей в Windows.

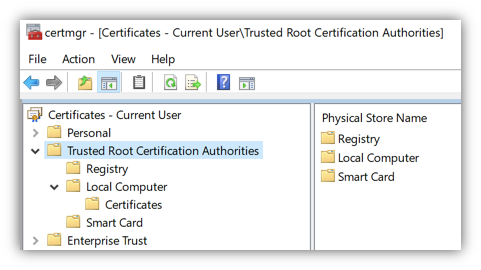

Теперь вы можете видеть, что дополнительные контейнеры показаны в примере логического хранилища доверенных корневых центров сертификации, показанном ранее. Сертификаты по-прежнему сгруппированы относительно их логических хранилищ, но теперь вы можете увидеть физическое хранилище «Реестр».

Проверка атрибутов в диспетчере сертификатов Windows

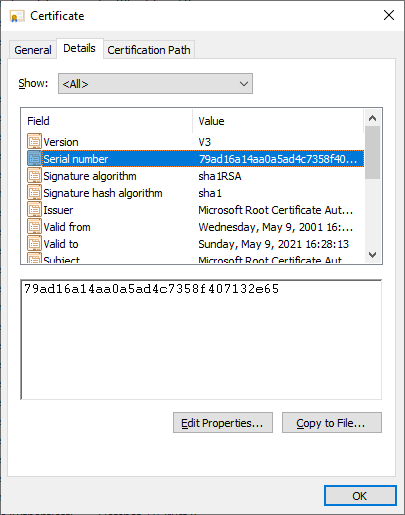

Есть много атрибутов сертификата, которые вы можете увидеть при просмотре их с помощью MMC. Например, вы, вероятно, захотите выбрать определенные сертификаты по их атрибутам. Самый простой способ сделать это — указать Serial Number сертификата или значение Thumbprint. Если сертификат был подписан центром сертификации (CA), при выдаче он будет иметь серийный номер. Thumbprint вычисляется каждый раз при просмотре сертификата.

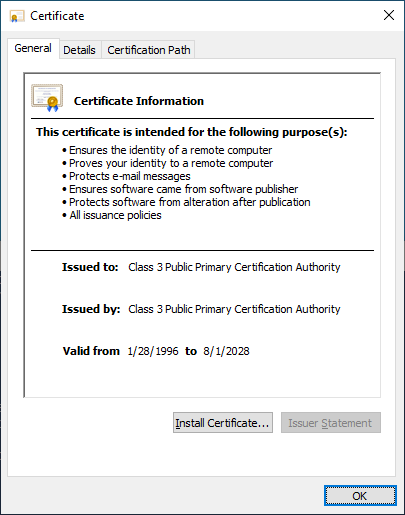

Вы можете увидеть некоторые атрибуты сертификата, открыв его в MMC, как показано ниже.

Следует отметить одну важную особенность — встроенные закрытые ключи. Сертификаты в Windows также могут иметь соответствующий закрытый ключ. Эти закрытые ключи хранятся в соответствующих физических хранилищах в виде зашифрованных файлов.

Чтобы быстро отличать сертификаты с соответствующим закрытым ключом и без него, посмотрите на значок сертификата. В Диспетчере сертификатов Windows, если значок просто выглядит как лист бумаги с лентой, соответствующий закрытый ключ отсутствует. Если у сертификата есть закрытый ключ, вы увидите ключ на значке MMC, и ключ в нижней части вкладки «Общие» при открытии сертификата

Использование PowerShell по физическому хранилищу

Как и в случае с MMC, вы можете просматривать сертификаты и управлять ими с помощью PowerShell. Давайте сначала проверим сертификаты в их физических хранилищах (реестр и файловая система).

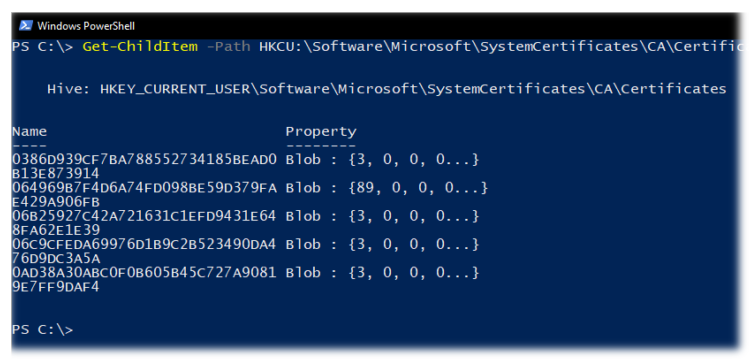

Используя PowerShell командлет Get-ChildItem, вы можете перечислить все ключи и значения внутри родительского пути в реестре. Приведенная ниже команда перечислит все сертификаты вошедшего в систему пользователя в логическом хранилище промежуточных центров сертификации.

Get-ChildItem -Path 'HKCU:SoftwareMicrosoftSystemCertificatesCACertificates'

Каждая запись в кусте реестра, который вы видите, будет соответствовать отпечатку сертификата доверенного центра сертификации и его сертификату в соответствующем свойстве. Вы можете увидеть пример вывода ниже.

Другое распространенное хранилище — это Personal store. Ваши сертификаты для этого хранилища находятся в файловой системе, а не в реестре. В следующих командах мы покажем эти различные физические пути и их цели.

Каждый файл в каталоге, возвращенный приведенной ниже командой, соответствует сертификату, установленному в личном хранилище текущего пользователя.

Get-ChildItem -Path $env:APPDATAMicrosoftSystemCertificatesMyCertificates

Каждый файл, возвращаемый в приведенной ниже команде, является ссылкой на объект для закрытого ключа, созданный поставщиком хранилища ключей (KSP). Имя файла соответствует идентификатору ключа субъекта сертификата. К каждому устанавливаемому вами закрытому ключу будет добавлен соответствующий файл.

Get-ChildItem -Path $env:APPDATAMicrosoftSystemCertificatesMyKeys

Каждый файл в каталоге, возвращаемый следующей командой, является уникальным контейнером для зашифрованного закрытого ключа, созданного KSP. Нет прямой связи между именем файла и сертификатом, но файл является целью указателя в предыдущей команде.

Get-ChildItem -Path $env:APPDATAMicrosoftCryptoKeys

Использование PowerShell по логическому хранилищу

Поскольку работа с сертификатами на их физических путях встречается редко, в остальных примерах вы будете работать с логическими хранилищами.

PowerShell может получить доступ к логическим хранилищам Windows с помощью PSDrive-объекта «Cert:«, который сопоставляет сертификаты с физическими хранилищами так же, как это делает MMC.

К сожалению, MMC и «Cert:» не маркируют логические хранилища одинаково. Ниже вы можете увидеть сравнительную таблицу общих хранилищ и их названий как в MMC, так и в «Cert:» PSDrive.

| Cert: | Certificates MMC |

|---|---|

| My | Personal |

| Remote Desktop | Remote Desktop |

| Root | Trusted Root Certification Authorities |

| CA | Intermediate Certification Authorities |

| AuthRoot | Third-Party Root Certification Authorities |

| TrustedPublisher | Trusted Publishers |

| Trust | Enterprise Trust |

| UserDS | Active Directory User Object |

Выбор сертификатов

Когда вы работаете с сертификатами, вам понадобится способ фильтрации и выбора сертификатов для выполнения определенных операций. В большинстве случаев вы будете фильтровать и выбирать сертификаты на основе значения определенного расширения.

Для следующих примеров вам нужно начать с перечисления всех установленных сертификатов в хранилище корневого ЦС.

Get-ChildItem -Path 'Cert:CurrentUserRoot'

Возвращенные объекты будут объектами сертификатов, которые вы можете использовать в следующих примерах.

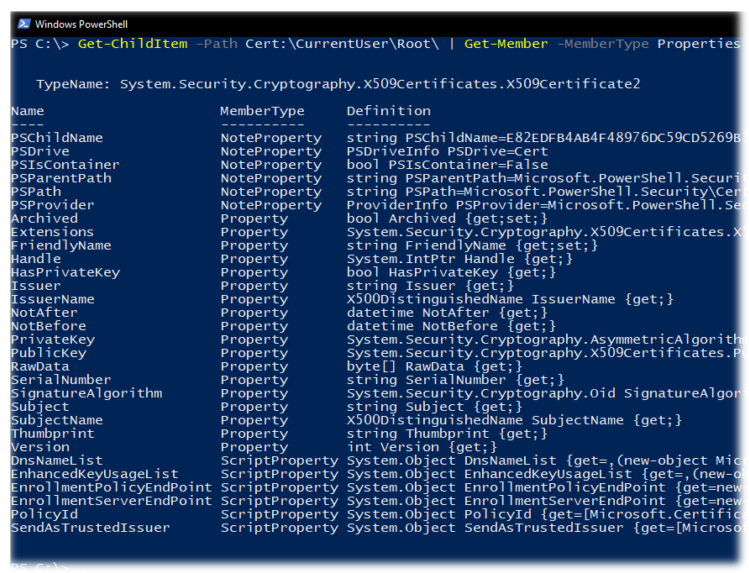

Общие расширения уже доступны как свойства объектов сертификата. В приведенном ниже примере вы используете Get-Member для вывода списка всех свойств возвращаемых объектов.

Get-ChildItem -Path 'Cert:CurrentUserRoot' | Get-Member -MemberType Properties

Как видим, некоторые из этих расширений, например «Issuer», помогают найти сертификат, который вы ищете. Расширения предоставляют информацию о сертификате, например, кому он выдан, для чего его можно использовать и любые ограничения на него.

В более сложных случаях использования вам может понадобиться найти сертификаты других расширений, таких как используемый шаблон сертификата. Сложность в том, что значения этих расширений возвращаются как массив целых чисел. Эти целые числа соответствуют содержимому в кодировке ASN.1.

Покажем пример взаимодействия с свойствами типа ScriptProperty. В приведенной ниже команде вы извлекаете Key Usages.

((Get-ChildItem -Path 'Cert:CurrentUserRoot' | Select -First 1).Extensions | Where-Object {$_.Oid.FriendlyName -eq 'Key Usage'}).format($true)

Новая часть, которую мы вводим в приведенной выше команде, — это метод форматирования, который выполняет декодирование ASN.1. Вы передаете ему логическое значение (например, $true), чтобы определить, хотим ли мы, чтобы возвращаемый объект был однострочным или многострочным.

Попробуем использовать значение Thumbprint из сертификата в приведенной ниже команде. Значение Thumbprint устанавливается как переменная PowerShell и используется для выбора конкретного сертификата в приведенных ниже командах.

$thumb = "cdd4eeae6000ac7f40c3802c171e30148030c072"

Get-ChildItem -Path 'Cert:CurrentUserRoot' | Where-Object {$_.Thumbprint -eq $thumb}

Создание самозаверяющих (self-signed) сертификатов с помощью PowerShell

PowerShell может создавать самозаверяющие (self-signed) сертификаты с помощью командлета New-SelfSignedCertificate. Самозаверяющие сертификаты полезны для тестирования, поскольку они позволяют генерировать пару открытого и закрытого ключей без использования центра сертификации.

Теперь давайте создадим самозаверяющий сертификат в хранилищах текущего пользователя и локального компьютера, чтобы использовать его в примерах для следующих шагов.

В приведенном ниже примере PowerShell создает пару открытого и закрытого ключей, самозаверяющий сертификат и устанавливает их все в соответствующие хранилища сертификатов.

New-SelfSignedCertificate -Subject 'User-Test' -CertStoreLocation 'Cert:CurrentUserMy'

New-SelfSignedCertificate -Subject 'Computer-Test' -CertStoreLocation 'Cert:LocalMachineMy'

Использование самозаверяющих сертификатов для продуктивных сервисов не рекомендуется, поскольку не существует всех механизмов, основанных на доверии.

Импорт и экспорт сертификатов в MMC

Криптография с открытым ключом основана на широкой доступности открытого ключа. Учитывая это, вам нужны стандартные способы эффективного обмена сертификатами. Не менее важна безопасность ваших личных ключей. Хранение закрытых ключей на недоступных носителях или с материалами для аварийного восстановления — обычная практика для определенных закрытых ключей.

Оба они требуют способов хранения этих криптографических объектов в стандартных форматах. Экспорт предоставляет функции для сохранения этих объектов и обеспечения использования широко распространенных стандартных форматов файлов. Импорт позволяет вам переносить криптографические объекты в операционные системы Windows.

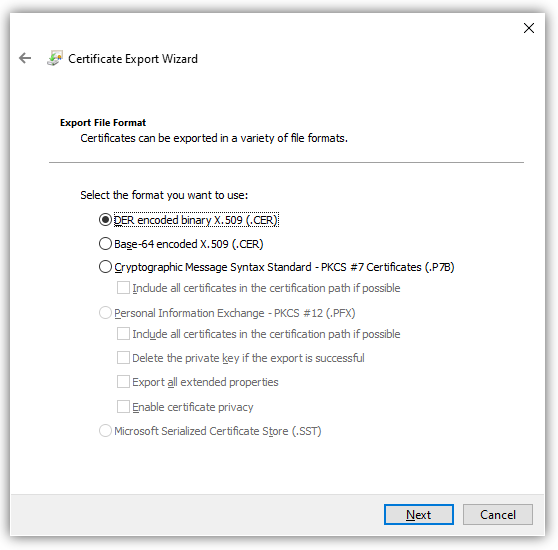

Экспорт сертификатов из MMC относительно прост. Чтобы экспортировать сертификат без закрытого ключа, щелкните сертификат в MMC, выберите меню «Все задачи», а затем «Экспорт».

Во время экспорта вам будет предложено указать формат файла, как показано ниже. Наиболее распространены варианты кодирования — DER или Base-64

Экспорт закрытых ключей

Чтобы экспортировать сертификат с соответствующим закрытым ключом, вы должны соответствовать двум критериям:

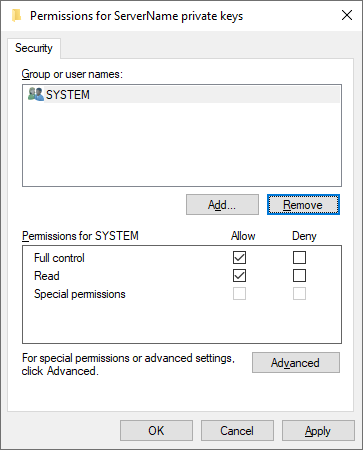

- Вошедшая в систему учетная запись должна иметь разрешение на закрытый ключ (только для сертификатов компьютеров);

- Закрытый ключ должен быть помечен как экспортируемый.

Чтобы проверить разрешения для закрытых ключей локального компьютера, вы можете выбрать сертификат с закрытым ключом, выбрать «Все задачи» и «Управление закрытыми ключами» в MMC «Сертификаты». В открывшемся диалоговом окне отображаются записи управления доступом для закрытых ключей.

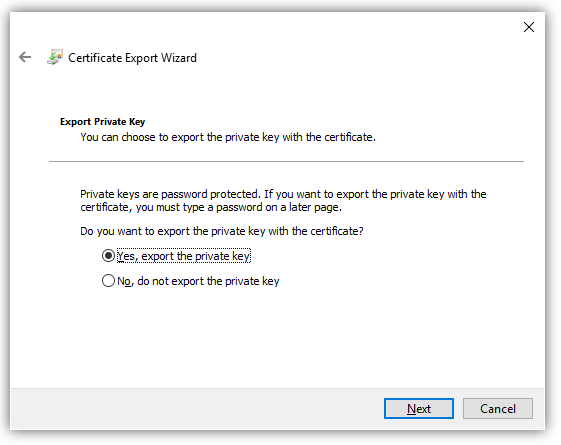

Когда выше обозначенные условия выполнены, вы можете выбрать сертификат, щелкнуть «Все задачи», а затем «Экспорт», как если бы вы использовали сертификат только с открытым ключом. При экспорте теперь у вас должна присутствовать возможность выбора экспорта закрытого ключа («Yes, export the private key»), как показано ниже.

Когда вы экспортируете закрытый ключ в Windows, вы можете сохранить файл только как PFX. Этот и другие типы файлов и форматы кодирования подробно описаны в этом посте.

Для остальных параметров, отображаемых в мастере экспорта, вы можете использовать значения по умолчанию. В таблице ниже приводится краткое изложение каждого из них.

| Настройка | Описание |

|---|---|

| Including all certificates in the certification path if possible | Помогает с переносимостью эмитентов сертификатов и включает все соответствующие открытые ключи в PFX. |

| Delete the private key if the export is successful | Удаляет закрытый ключ из файла и имеет несколько распространенных вариантов использования, но одним из примеров является проверка доступа к закрытым ключам. |

| Export all extended properties | Будет включать любые расширения в текущем сертификате, они относятся к сертификатам [конкретные настройки] для интерфейсов Windows. |

| Enable certificate privacy | Обычно в экспортируемом PFX-файле шифруется только закрытый ключ, этот параметр шифрует все содержимое PFX-файла. |

| Group or user names | Вы можете использовать участника безопасности группы или пользователя из Active Directory для шифрования содержимого файла PFX, но пароль является наиболее переносимым вариантом для устаревших систем или компьютеров, не присоединенных к тому же домену. |

Импорт сертификатов

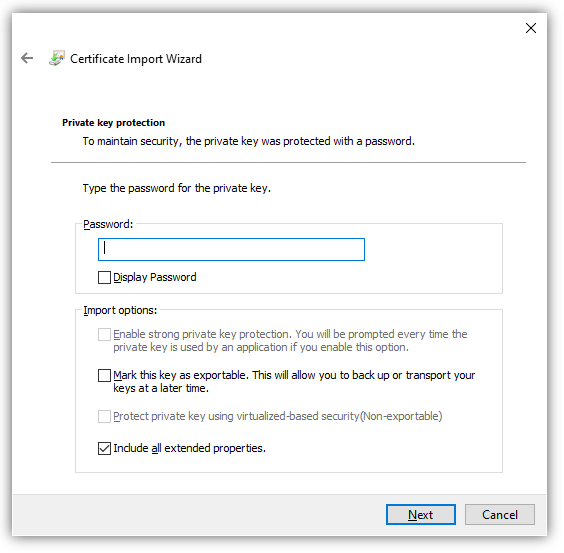

Функция импорта одинакова для всех поддерживаемых типов файлов сертификатов. Единственная разница в том, что если файл содержит закрытый ключ, вы можете «Отметить этот ключ как экспортируемый», о чем вы узнаете подробнее ниже. Windows будет использовать мастер импорта сертификатов.

При использовании мастера импорта сертификатов для PFX вам потребуется указать пароль, используемый для шифрования закрытого ключа. Вот еще один обзор вариантов импорта.

| Настройка | Описание |

|---|---|

| Enable strong private key protection | Требуется пароль для каждого доступа к закрытому ключу. Будьте осторожны с новыми функциями, поскольку они не будут поддерживаться во всех программах. |

| Mark this key as exportable | Вы должны стараться избегать использования этого параметра в любой конечной системе, закрытые ключи следует рассматривать так же, как и хранение паролей. |

| Protect private key using [virtualization-based security] | Этот параметр обеспечивает дополнительные функции безопасности для защиты закрытых ключей от сложных атак вредоносного ПО. |

| Include all extended properties | Относится к тем же настройкам Windows, что и при экспорте. |

Сертификаты для подписи кода PowerShell — хороший вариант использования надежной защиты закрытого ключа.

С автоматическим размещением сертификатов следует проявлять осторожность. Скорее всего, вы получите наилучшие результаты, выбрав хранилище сертификатов вручную.

Импорт и экспорт сертификатов в PowerShell

Теперь с помощью PowerShell экспортируйте один из самозаверяющих сертификатов, которые вы создали ранее. В этом примере вы выбираете сертификат в личном логическом хранилище CurrentUser, который был самозаверяющим.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:CurrentUserMy' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Теперь, когда вы выбрали сертификат, вы можете использовать команду Export-Certificate, чтобы сохранить файл в кодировке DER, используя команду ниже.

Export-Certificate -FilePath $env:USERPROFILEDesktopcertificate.cer -Cert $certificate

Теперь давайте посмотрим на экспорт закрытого ключа. Ниже вы проверяете, что у выбранного сертификата есть закрытый ключ. Если он не возвращает True, то команда Get-Item, скорее всего, выбрала неправильный сертификат.

$certificate.HasPrivateKey

Ниже вы установите пароль, который будет использоваться для шифрования закрытого ключа. Затем экспортируйте выбранный сертификат в файл PFX и используйте пароль, который вы ввели ранее, чтобы зашифровать файл.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Export-PfxCertificate -FilePath $env:USERPROFILEDesktopcertificate.pfx -Password $pfxPassword -Cert $certificate

В случае, если необходимо выполнить импорт, как и при экспорте, есть две команды. Одна команда для импорта сертификатов и одна для импорта файлов PFX.

Ниже команда Import-Certificate импортирует файл в формате DER, который вы экспортировали ранее, в личное хранилище текущего пользователя.

Import-Certificate -FilePath $env:USERPROFILEDesktopcertificate.cer -CertStoreLocation 'Cert:CurrentUserMy'

Допустим, вы тоже хотите установить закрытый ключ этого сертификата.

$pfxPassword = "ComplexPassword!" | ConvertTo-SecureString -AsPlainText -Force

Import-PfxCertificate -Exportable -Password $pfxPassword -CertStoreLocation 'Cert:CurrentUserMy' -FilePath $env:USERPROFILEDesktopcertificate.pfx

Имейте в виду, что пароль должен быть защищенной строкой. Кроме того, если вы импортируете в хранилище локального компьютера (например, «Cert:LocalMachine«), вам нужно будет запустить команду из командной строки администратора с повышенными привилегиями.

В приведенном выше примере вы также используете параметр -Exportable с командой, отмечая закрытый ключ как экспортируемый в будущем. По умолчанию (без указания этого параметра) экспорт не используется. Экспортируемые закрытые ключи – отельный аспект информационной безопасности, заслуживающий отдельного внимания.

Удаление сертификатов с помощью PowerShell

При удалении сертификатов помните, что понятие «Корзина Windows» в этом случае отсутствует. Как только вы удалите сертификат, он исчезнет! Это означает, что очень важно подтвердить, что вы удаляете правильный сертификат, путем проверки уникального идентификатора, такого как серийный номер или значение расширения Thumbprint.

Как и выше, в приведенной ниже команде мы выбираем самозаверяющий сертификат из личного хранилища текущего пользователя.

$certificate = Get-Item (Get-ChildItem -Path 'Cert:CurrentUserMy' | Where-Object {$_.Subject -eq $_.Issuer}).PSPath

Ниже вы можете увидеть свойства отпечатка, серийного номера и темы для выбранного сертификата, чтобы убедиться, что это именно тот сертификат, который вы собираетесь выбрать.

$certificate.Thumbprint

$certificate.SerialNumber

$certificate.Subject

Убедитесь, что вы выбрали правильный сертификат, который собираетесь удалить.

Приведенная ниже команда удаляет все выбранные объекты сертификата, используйте с осторожностью! Передав объект $certificate через конвейер в командлет Remove-Item в приведенной ниже команде, вы удалите все содержимое сертификата без каких-либо запросов на проверку.

$certificate | Remove-Item

Резюме

На протяжении всей этой статьи вы работали с сертификатами в Windows, изучая, как получить к ним доступ, и некоторые инструменты, которые можно использовать при работе с ними. По этой теме можно изучить гораздо больше, в том числе о том, как связать установленные сертификаты с конкретными службами или даже о том, как реализовать инфраструктуру закрытого открытого ключа (PKI) путем развертывания собственных центров сертификации (CA).

Всем известно, что ЭЦП выдается только на год. При получении нового сертификата контейнер закрытого ключа и сертификат записывают на флешку и передают её владельцу. Как правило, держать носитель с ЭЦП постоянно в компьютере не всем удобно. Поэтому часто пользователи просто копируют ЭЦП на компьютер и забывают про флешку, пока она снова не понадобится. Но что делать, если старых сертификатов ЭЦП в компьютере и реестре скопилось много, и отыскать актуальный уже проблематично? В этой статье мы расскажем, как удалить ЭЦП с компьютера и оставить только актуальные действующие сертификаты ЭЦП. Если не получается удалить ЭЦП с компьютера или возникнет проблема, обращайтесь к нам за помощью. Мы будем рады вам помочь!

Как удалить ЭЦП с компьютера при помощи системной программы Windows?

Благодаря этому способу вы сможете удалить сертификаты с компьютера, так что они не будут предлагаться при входе на государственные сайты или при подписании документов. Вы сможете сразу использовать актуальную ЭЦП.

- Запустите приложение «Сертификаты пользователя».

- В поиске на панели задач Windows 10 (нажмите кнопку с логотипом Windows + S) напишите «Сертификаты пользователя» и запустите приложение.

- Запустите приложение «Выполнить» (нажмите кнопку с логотипом Windows + R). Напишите в строке

certmgr.mscи нажмите кнопку «ОК».

- Откроется окно со всеми сертификатами на компьютере текущего пользователя.

- Перейдите в раздел «Личное», подраздел «Сертификаты».

- В правом окне выделите сертификаты, срок действия которых уже истёк и нажмите на кнопку с крестиком «Удалить».

- Появится окно с предупреждением «Расшифровать данные, зашифрованные с помощью этих сертификатов, будет невозможно. Вы действительно хотите удалить сертификаты». Нажмите кнопку «Да», если согласны удалить устаревшие сертификаты ЭЦП из реестра.

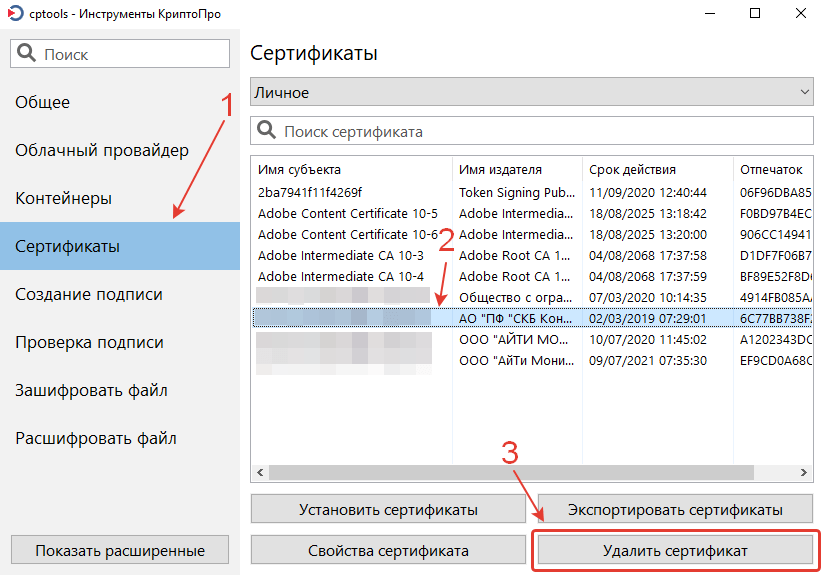

Как удалить ЭЦП с компьютера при помощи приложения «Инструменты КриптоПро»?

- Запустите приложение «Инструменты КриптоПро» (если у вас установлен КриптоПро 5 версии).

- Перейдите в раздел «Сертификаты» и в правом окне выберите один устаревший сертификат. Нажмите кнопку «Удалить сертификат».

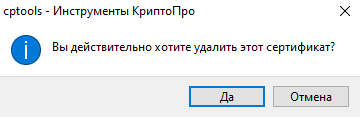

- Появится предупреждение с вопросом: «Вы действительно хотите удалить этот сертификат?» Нажмите кнопку «Да».

- Повторите вышеописанные действия для других устаревших сертификатов ЭЦП, так через приложение «Инструменты КриптоПро» можно удалить только один сертификат за раз.

Как удалить контейнеры закрытых ключей ЭЦП с компьютера при помощи КриптоПро CSP?

Удаление контейнеров закрытых ключей ЭЦП обычно не требуется, но если вы решили удалить ЭЦП с компьютера, то почему бы и не удалить контейнеры закрытых ключей этих ЭЦП? Будем чистить всё!

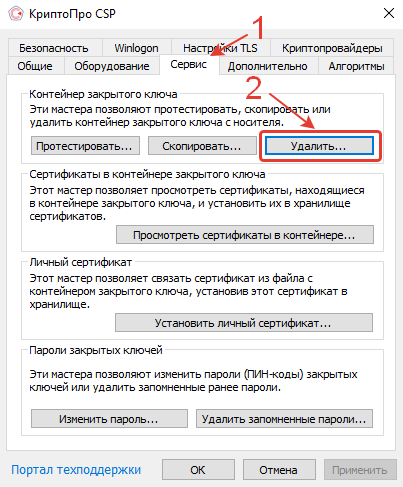

- Запустите приложение КриптоПро CSP.

- Извлеките носитель с ЭЦП из порта USB во избежание удаления ЭЦП с флешки.

- Перейдите во вкладку «Сервис» и в разделе «Контейнер закрытого ключа» нажмите кнопку «Удалить».

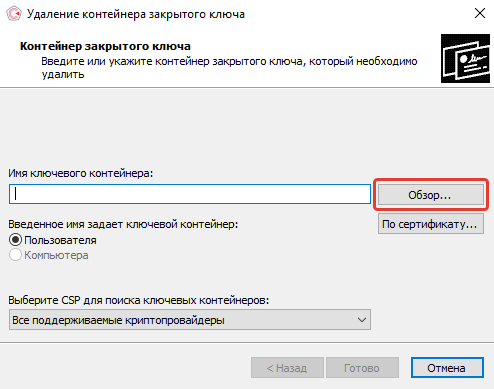

- Откроется новое окно «Удаление контейнера закрытого ключа». Нажмите кнопку «Обзор». Поиск устаревших сертификатов будет затруднён, так как будет отображаться только название контейнера закрытого ключа, без указания срока действия, издателя и владельца сертификата. Поэтому заранее посмотрите, как называются контейнеры соответствующих сертификатов.

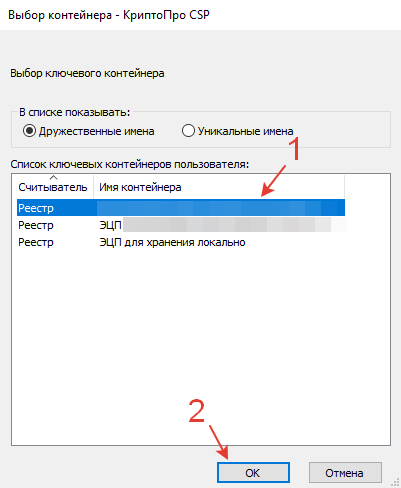

- В открывшемся окне выберите контейнер закрытого ключа с устаревшей ЭЦП и нажмите кнопку «ОК».

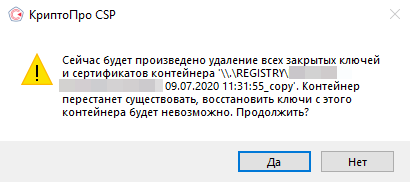

- После этого появится предупреждение о том, что «будет произведено удаление всех закрытых ключей и сертификатов контейнера. Контейнер перестанет существовать, восстановить ключи с этого контейнера будет невозможно. Продолжить?» Нажмите кнопку «Да».

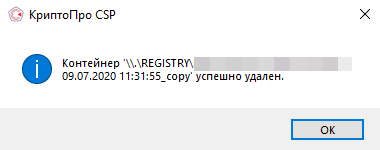

- Потом появится новое окно с информацией о том, что контейнер был успешно удален. Нажмите кнопку «ОК».

- Повторите ранее описанные действия для удаления других устаревших контейнеров закрытых ключей ЭЦП из реестра КриптоПро.

Получилось ли удалить ЭЦП с компьютера?

Расскажите в комментариях 😉