Если вам интересно, как сгенерировать свои собственные ключи для SecureBoot, как установить их вместо стандартных (или вместе с ними), как подписать ваш любимый EFI-загрузчик, как запретить загрузку неподписанного или подписанного чужими ключами кода, как выглядит интерфейс для настройки SecureBoot у AMI, Insyde и Phoenix и почему это, по большому счету, совершенно не важно — добро пожаловать под кат, но опасайтесь большого количества картинок и длинных консольных команд.

Введение

О том, как устроен и работает SecureBoot, я уже рассказывал в начале пятой части вышеупомянутого опуса, повторяться смысла не вижу. Если вы не в курсе, о чем весь этот UEFI SecureBoot вообще, кто такие PK, KEK, db и dbx, и почему с точки зрения SecureBoot по умолчанию хозяином вашей системы является производитель UEFI, а единственным авторизованным пользователем является Microsoft — смело проследуйте туда, мы вас тут пока подождем.

С ликбезом закончили, теперь к делу. Несмотря на то, что про создание своих ключей и настройку SecureBoot написано за три последних года с десяток отличных статей (ссылки на часть из которых приведены в разделе Литература), воз и ныне там. Основная проблема с информацией о настройке SecureBoot даже в англоязычном сегменте сети (не говоря уже о рунете) — большая часть статей, текстов и постов обрывается на «вот у нас теперь есть ключи в формате EFI Signature List, добавьте их зависимым от вашего вендора прошивки способом и готово». При этом сами вендоры не торопятся описывать меню настройки SecureBoot ни в документации на свои платформы для OEM’ов, ни в мануалах на конечные системы, в результате пользователь теряется на незнакомой местности и либо отключает SecureBoot, мешающий загружать его любимую OpenBSD (или что там у него), либо оставляет его на настройках по умолчанию (а чего, Windows грузится же). Именно этот последний шаг я и попытаюсь описать более подробно, но не в ущерб остальным необходимым шагам.

Тестовая конфигурация

Специально для этой статьи я достал из закромов пару не самых новых ноутбуков с прошивками на платформах Phoenix SCT и Insyde H2O, а также совершенно новую плату congatec (разработкой прошивки для которой я занят в данный момент) на платформе AMI AptioV. Встречайте, наши тестовые стенды:

1. AMI, они же «треугольные«: congatec conga-TR3 @ conga-TEVAL, AMD RX-216GD (Merlin Falcon), AMI AptioV (UEFI 2.4)

2. Insyde, они же «квадратные«: Acer Aspire R14 R3-471T (Quanta ZQX), Intel Core i3-4030U (Ivy Bridge), Insyde H2O (UEFI 2.3.1C)

3. Phoenix, они же «полукруглые«: Dell Vostro 3360 (Quanta V07), Intel Core i7-3537U (Ivy Bridge), Phoenix SCT (UEFI 2.3.1C)

Об интерфейсах для настройки SecureBoot

На всех вышеперечисленных системах производитель заявляет о поддержке технологии UEFI SecureBoot, но интерфейс для ее настройки сильно отличается между системами. К счастью, это не очень большая проблема, поскольку для настройки SecureBoot на совместимых со спецификацией UEFI 2.3.1C (и более новых) прошивках

никакого интерфейса в Setup, кроме возможности удаления текущего PK

(т.е. перевода SecureBoot в так называемый Setup Mode)

не требуется

, а после этого можно использовать любое EFI-приложение, способное вызвать UEFI-сервис gRS->SetVariable с предоставленными пользователем данными, в том числе утилиту KeyTool.efi из пакета efitools, которая специально для управления ключами и предназначена, осталось только научиться ей пользоваться.

Тем не менее, если удобный интерфейс для настройки присутствует (у AMI он, на мой взгляд, даже удобнее KeyTool‘а) — можно воспользоваться им, так что рассказывать про эти самые интерфейсы все равно придется.

Пара слов про скриншоты UEFI

Благодаря универсальности GOP, ConIn/ConOut и DevicePath можно было сесть и написать за полчаса простой DXE-драйвер, который снимал бы замечательные скриншоты в формате BMP со всего, что происходит в графической консоли после его (драйвера) загрузки по нажатию горячей клавиши, после чего сохранял бы их на первом попавшемся USB-носителе с ФС FAT32… Но его нужно сначала написать, потом отладить, потом интегрировать в прошивки так, чтобы они от этого не развалились (а на ноутбуках придется микросхему с прошивкой выпаивать и под программатор класть, если вдруг что-то не так пойдет), плюс с подконтрольного мне AptioV можно снимать скриншоты просто используя терминал и console serial redirection, а у остальных там настроек буквально на два-три экрана, которые можно банально с монитора сфотографировать, поэтому прошу вас, уважаемые читатели, простить вашего покорного слугу за эти кривые фотографии и за тот факт, что он — ленивая жопа.

Готовим плацдарм

Начнем с лирического отступления о наличии нужного софта для разных ОС. Несмотря на то, что Microsoft является одним из разработчиков технологии, в открытом доступе до сих пор отсутствуют нормальные средства для работы с ней из Windows (ключи можно сгенерировать утилитой MakeCert из Windows SDK, а для всего остального предлагается использовать HSM третьих лиц за большие деньги). Я подумывал сначала взять и написать нужную утилиту на Qt, но потому решил, что ключи и подписи каждый день генерировать не нужно, а на пару раз хватит и существующих решений. Можете попробовать переубедить меня в комментариях, если хотите.

В общем, для всего нижеперечисленного вам понадобится Linux (который можно запустить с LiveUSB, если он у вас не установлен). Для него существует целых два набора утилит для работы с SecureBoot: efitools/sbsigntool и EFIKeyGen/pesign. У меня есть положительный опыт работы с первым набором, поэтому речь пойдет именно о нем.

В итоге, кроме Linux, нам понадобятся несколько вещей:

1. Пакет openssl и одноименная утилита из него для генерирования ключевых пар и преобразования сертификатов из DER в PEM.

2. Пакет efitools, а точнее утилиты cert-to-efi-sig-list, sign-efi-sig-list для преобразования сертификатов в формат ESL и подписи файлов в этом формате, и KeyTool.efi для управления ключами системы, находящейся в SetupMode.

3. Пакет sbsigntool, а точнее утилита sbsign для подписи исполняемых файлов UEFI (т.е. загрузчиков, DXE-драйверов, OptionROM’ов и приложений для UEFI Shell) вашим ключом.

Загрузите Linux, установите вышеуказанные пакеты, откройте терминал в домашней директории и переходите к следующему шагу.

Генерируем собственные ключи для SecureBoot

Как обычно, есть несколько способов сделать что-либо, и чем мощнее используемый инструмент, тем таких способов больше. OpenSSL же как инструмент развит настолько, что кажется, что он умеет делать вообще всё, а если почитать к нему man — то и абсолютно всё остальное. Поэтому в этой статье я ограничусь непосредственной генерацией ключевых файлов, а танцы вокруг создания собственного CA оставлю на самостоятельное изучение.

Генерируем ключевые пары

Ключей понадобится сгенерировать три штуки: PK, KEK и ISK.

Начнем с PK, для генерации которого нужно выполнить следующее

openssl req -new -x509 -newkey rsa:2048 -sha256 -days 365 -subj "/CN=Platform Key" -keyout PK.key -out PK.pemпосле чего ввести и подтвердить пароль, который потом спросят при попытке подписи чего-либо получившимся закрытым ключом.

Командой выше мы просим OpenSSL сгенерировать нам ключевую пару RSA2048/SHA256 со сроком действия на один год, под названием Platform Key, с выводом закрытого ключа в файл PK.key, а открытого — в файл PK.pem. Если добавить -nodes, то для подписи этой ключевой парой не нужен будет пароль, но здесь мы этого делать не станем — с паролем хоть ненамного, но безопаснее.

Таким же образом генерируем ключевые пары для KEK и ISK, пароли при этом советую вводить разные:

openssl req -new -x509 -newkey rsa:2048 -sha256 -days 365 -subj "/CN=Key Exchange Key" -keyout KEK.key -out KEK.pemopenssl req -new -x509 -newkey rsa:2048 -sha256 -days 365 -subj "/CN=Image Signing Key" -keyout ISK.key -out ISK.pemКонвертируем открытые ключи в формат ESL

Теперь нужно сконвертировать открытые ключи из формата PEM в понятный UEFI SecureBoot формат ESL. Этот бинарный формат описан в спецификации UEFI (раздел 30.4.1 в текущей версии 2.5) и интересен тем, что файлы в нем можно соединять друг с другом конкатенацией, и этот факт нам еще пригодится.

cert-to-efi-sig-list -g "$(uuidgen)" PK.pem PK.eslcert-to-efi-sig-list -g "$(uuidgen)" KEK.pem KEK.eslcert-to-efi-sig-list -g "$(uuidgen)" ISK.pem ISK.eslКлюч -g добавляет к сгенерированному ESL-файлу GUID, в нашем случае — случайный, полученый запуском утилиты uuidgen и использованием ее вывода. Если этой утилиты у вас нет — придумывайте GUIDы сами или оставьте значение по умолчанию.

Подписываем ESL-файлы

Для правильно работы SecureBoot необходимо, чтобы PK был подписан сам собой, KEK подписан PK, а хранилища db и dbx — сответственно KEK. При этом PK не может быть несколько, а вот ситуация с несколькими KEK хоть и встречается в дикой природе, но я все же настоятельно рекомендую удалить предустановленный ключ Microsoft из KEK по простой причине — db и dbx могут быть подписаны любым ключом из хранилища KEK, т.е. если ключ MS оттуда не удалить, то у MS будет возможность управлять содержимым db и dbx, т.е. добавлять любые новые ключи или хеши в список доверенной загрузки и удалять из него существующие. На мой взгляд, это немного слишком, и если мы берем управление ключами в свои руки, то нужно делать это до конца.

Если вы думаете иначе

Ну тогда вам прямая дорога вот сюда, там в самом конце раздела 1.3.4.3 есть ссылка на сертификат Microsoft Corporation KEK CA 2011 в формате DER, из которого нужно сначала получить PEM командой

openssl x509 -in MicCorKEKCA2011_2011-06-24.crt -inform DER -out MsKEK.pem -outform PEMзатем сконвертировать полученный PEM в ESL командой

cert-to-efi-sig-list -g "$(uuidgen)" MsKEK.pem MsKEK.eslпосле чего добавить получившийся файл к нашему файлу KEK.esl командой

cat KEK.esl MsKEK.esl > NewKEK.eslmv -f NewKEK.esl KEK.eslТеперь Microsoft такой же авторизованный пользователь вашей платформы, как и вы сами, с чем я вас и поздравляю.

С другой стороны, если вы не хотите терять возможность загрузки Windows и подписанных ключом Microsoft исполняемых компонентов (к примеру, GOP-драйверов внешних видеокарт и PXE-драйверов внешних сетевых карточек), то к нашему ISK.esl надо будет добавить еще пару ключей — ключ Microsoft Windows Production CA 2011, которым MS подписывает собственные загрузчики и ключ Microsoft UEFI driver signing CA, которым подписываются компоненты третьих сторон (именно им, кстати, подписан загрузчик Shim, с помощью которого теперь стартуют разные дистрибутивы Linux, поддерживающие SecureBoot из коробки).

Последовательность та же, что и под спойлером выше. Конвертируем из DER в PEM, затем из PEM в ESL, затем добавляем к db.esl, который в конце концов надо будет подписать любым ключом из KEK:

openssl x509 -in MicWinProPCA2011_2011-10-19.crt -inform DER -out MsWin.pem -outform PEMopenssl x509 -in MicCorUEFCA2011_2011-06-27.crt -inform DER -out UEFI.pem -outform PEMcert-to-efi-sig-list -g "$(uuidgen)" MsWin.pem MsWin.eslcert-to-efi-sig-list -g "$(uuidgen)" UEFI.pem UEFI.eslcat ISK.esl MsWin.esl UEFI.esl > db.eslТеперь подписываем PK самим собой:

sign-efi-sig-list -k PK.key -c PK.pem PK PK.esl PK.authПодписываем KEK.esl ключом PK:

sign-efi-sig-list -k PK.key -c PK.pem KEK KEK.esl KEK.authПодписываем db.esl ключом KEK:

sign-efi-sig-list -k KEK.key -c KEK.pem db db.esl db.authЕсли еще не надоело, можно добавить чего-нибудь еще в db или создать хранилище dbx, нужные команды вы теперь знаете, все дальнейшее — на ваше усмотрение.

Подписываем загрузчик

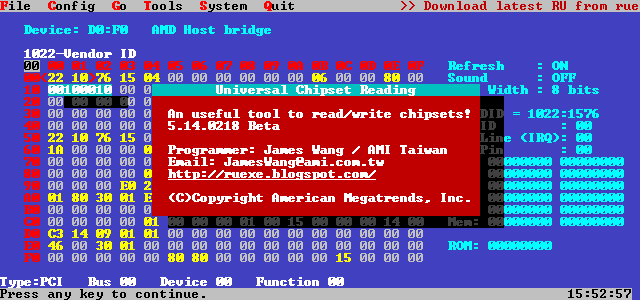

Осталось подписать какой-нибудь исполняемый файл ключом ISK, чтобы проверить работу SecureBoot после добавления ваших ключей. Для тестов я советую подписать утилиту RU.efi, она графическая и яркая, и даже издалека видно, запустилась она или нет. На самом деле, утилита эта чрезвычайно мощная и ей можно натворить немало добрых и не очень дел, поэтому после тестов лучше всего будет её удалить, и в дальнейшем подписывать только загрузчики.

В любом случае, подписываются исполняемые файлы вот такой командой:

sbsign --key ISK.key --cert ISK.pem --output bootx64.efi RU.efiЗдесь я заодно переименовал исполняемый файл в bootx64.efi, который нужно положить в директорию /EFI/BOOT тестового USB-носителя с ФС FAT32. Для 32-битных UEFI (избавь вас рандом от работы с ними) используйте bootia32.efi и RU32.efi.

В результате вот этого всего у вас получились три файла .auth, которые нужно будет записать «как есть» в NVRAM-переменные db, KEK и PK, причем именно в таком порядке. Скопируйте все три файла в корень другого USB-носителя с ФС FAT32, на котором в качестве /EFI/BOOT/bootx64.efi выступит /usr/share/efitools/efi/KeyTool.efi (скопируйте его еще и в корень, на всякий случай) и ваш «набор укротителя SecureBoot» готов.

Укрощение строптивого

Начинается все одинаково: вставляем нашу флешку с ключами и KeyTool‘ом в свободный USB-порт, включаем машину, заходим в BIOS Setup. Здесь, прежде чем заниматься настройкой SecureBoot, нужно отключить CSM, а с ним — и легаси-загрузку, с которыми наша технология не совместима. Также обязательно поставьте на вход в BIOS Setup пароль подлиннее, иначе можно будет обойти SecureBoot просто отключив его, для чего на некоторых системах с IPMI и/или AMT даже физическое присутсвие не потребуется.

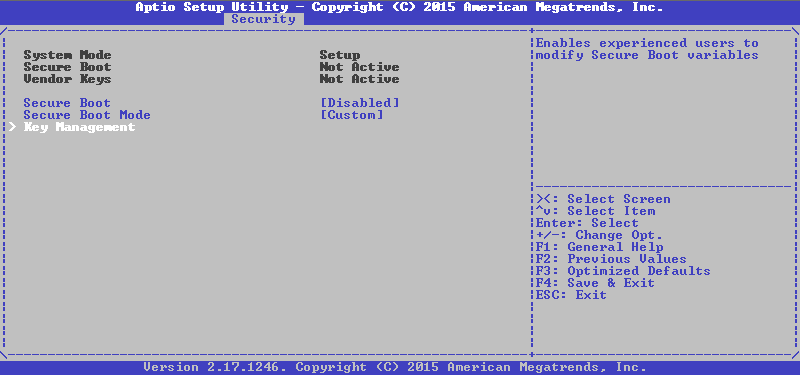

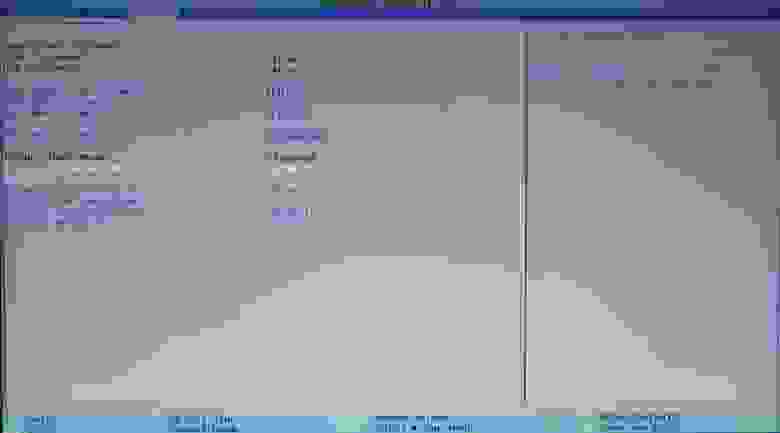

AMI AptioV

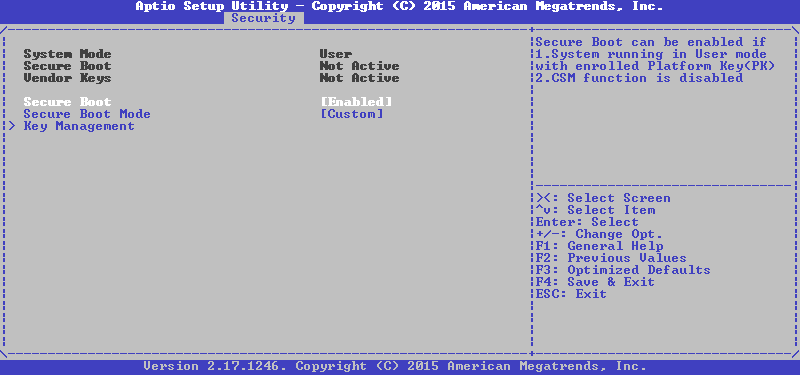

У большинства прошивок, основанных на коде AMI, управление технологией SecureBoot находится на вкладке Security, у меня это управление выглядит так:

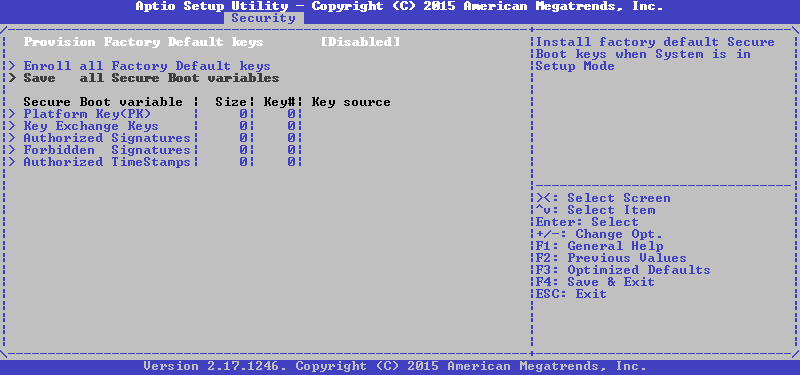

Заходим в меню Key Management (раньше оно было на той же вкладке, сейчас его выделили в отдельное) и видим там следующее:

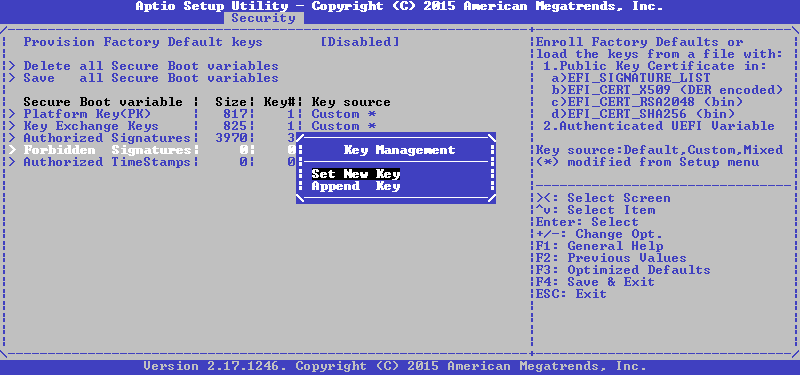

Выбираем нужную нам переменную, после чего сначала предлагают выбрать между установкой нового ключа и добавлением к уже имеющимся, выбираем первое:

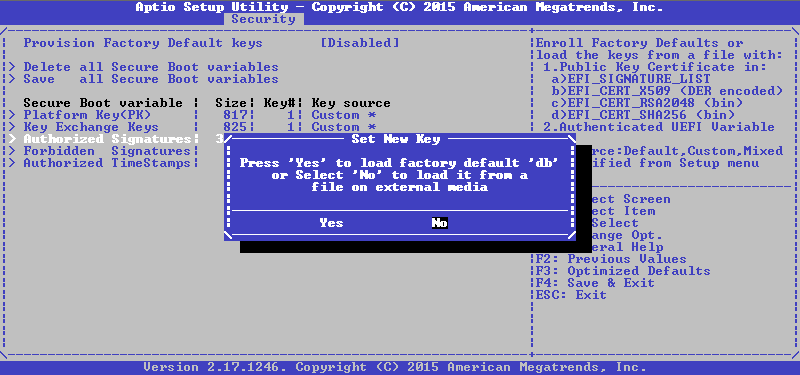

Теперь предлагается либо установить значение по умолчанию, либо загрузить собственное из файла, выбираем последнее:

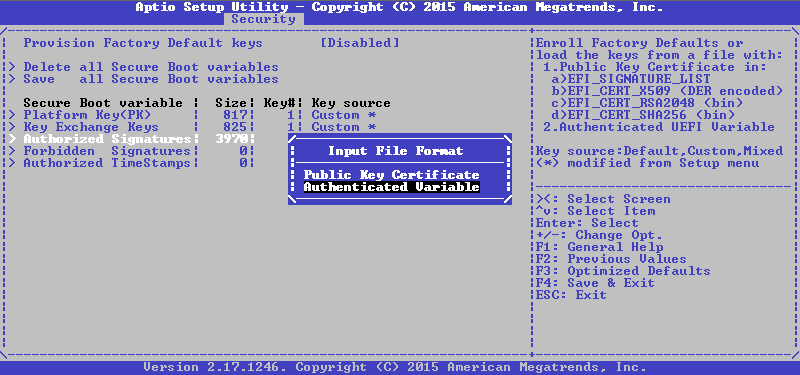

Далее нужно устройство и файл на нем, а затем выбрать формат этого файла, в нашем случае это Authenticated Variable:

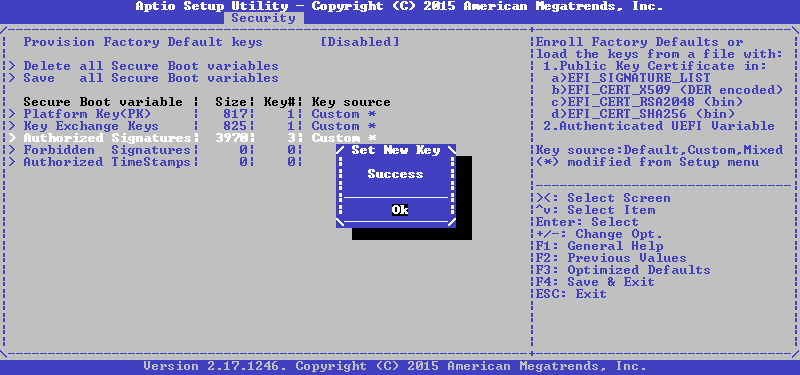

Затем нужно подтвердить обновление файла, и если все до этого шло хорошо, в результате получим лаконичное сообщение:

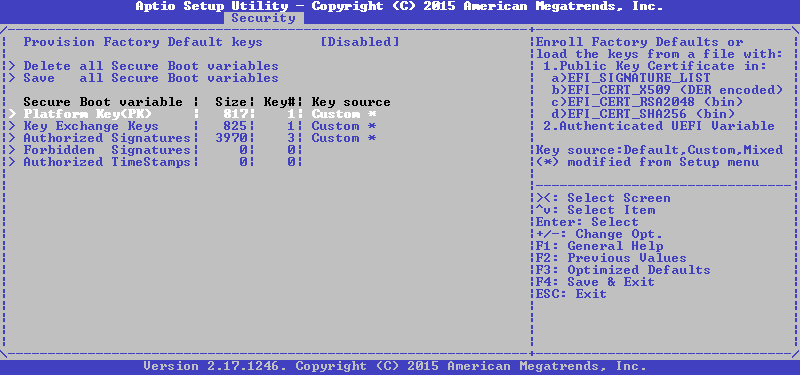

Повторяем то же самое для KEK и PK, и получам на выходе вот такое состояние:

Все верно, у нас есть единственный PK, всего один ключ в KEK и три ключа в db, возвращаемся в предыдущее меню кнопкой Esc и включаем SecureBoot:

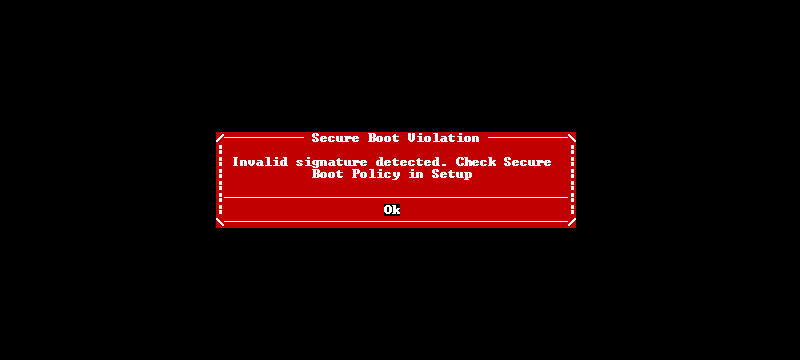

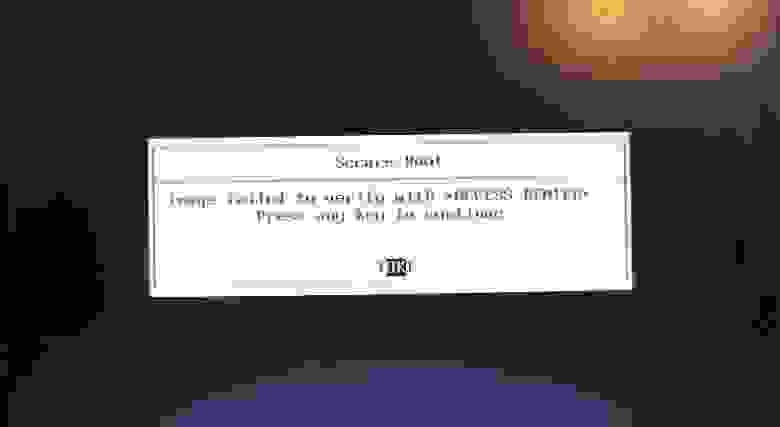

Готово, сохраняем настройки и выходим с перезагрузкой, после чего пытаемся загрузиться с нашей флешки и видим вот такую картину:

Отлично, неподписанные загрузчики идут лесом, осталось проверить подписанный. Вставляем другую флешку, перезагружаемся и видим что-то такое:

Вот теперь можно сказать, что SecureBoot работает как надо.

Если у вашего AMI UEFI такого интерфейса для добавления ключей нет, то вам подойдет другой способ, о котором далее.

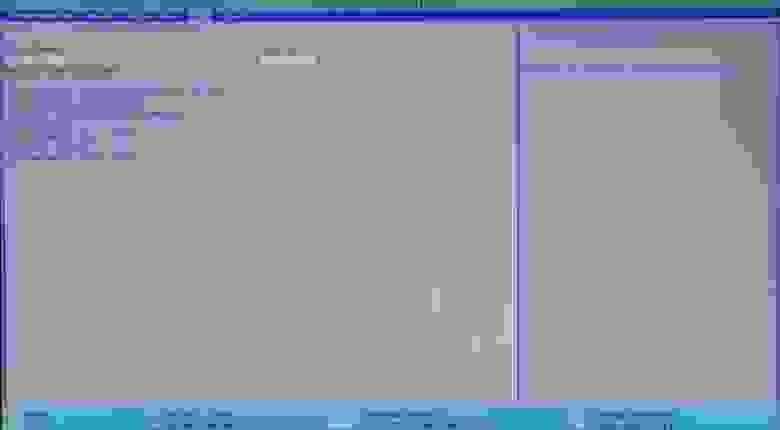

Insyde H2O

Здесь все несколько хуже, чем в предыдущем случае. Никакого интерфейса для добавления собственных ключей нет, и возможностей настройки SecureBoot предлагается всего три: либо удалить все переменные разом, переведя SecureBoot в Setup Mode, либо выбрать исполняемый файл, хеш которого будет добавлен в db, и его можно будет запускать даже в том случае, если он не подписан вообще, либо вернуться к стандартным ключам, в качестве которых на этой машине выступают PK от Acer, по ключу от Acer и MS в KEK и куча всякого от Acer и MS в db.

Впрочем, нет интерфейса — ну и черт с ним, у нас для этого KeyTool есть, главное, что в Setup Mode перейти можно. Интересно, что BIOS Setup не дает включить SecureBoot, если пароль Supervisor Password не установлен, поэтому устанавливаем сначала его, затем выполняем стирание ключей:

После чего на соседней вкладке Boot выбираем режим загрузки UEFI и включаем SecureBoot:

Т.к. фотографии у меня посреди ночи получаются невыносимо отвратительными, то скриншоты KeyTool‘а я сделаю на предыдущей системе, и придется вам поверить в то, что на этой все выглядит точно также (мамой клянусь!).

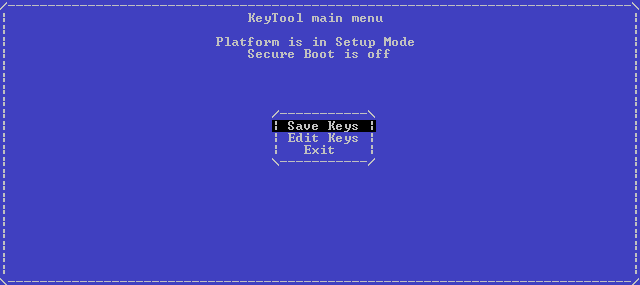

Загружаемся с нашего носителя в KeyTool, и видим примерно следующее:

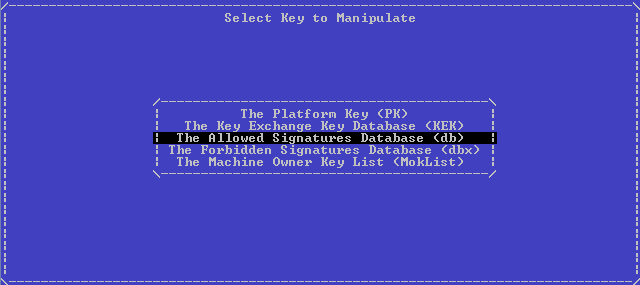

Выбираем Edit Keys, попадаем в меню выбора хранилища:

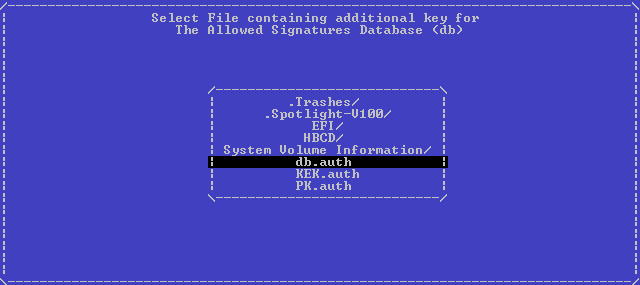

Там сначала выбираем db, затем Replace Keys, затем наше USB-устройство, а затем и файл:

Нажимаем Enter и без всяких сообщений об успехе нам снова показывают меню выбора хранилища. Повторяем то же самое сначала для KEK, а затем и для PK, после выходим в главное меню двойным нажатием на Esc. Выключаем машину, включаем заново, пытаемся загрузить KeyTool снова и видим такую картину (которую я утащил из дампа прошивки, ее фото на глянцевом экране еще кошмарнее, чем предыдущие):

Ну вот, одна часть SecureBoot’а работает, другая проверяется запуском подписанной нами RU.efi и тоже работает. У меня на этой системе Windows 8 установлена в UEFI-режиме, так вот — работает и она, Microsoft с сертификатом не подвели.

Phoenix SCT

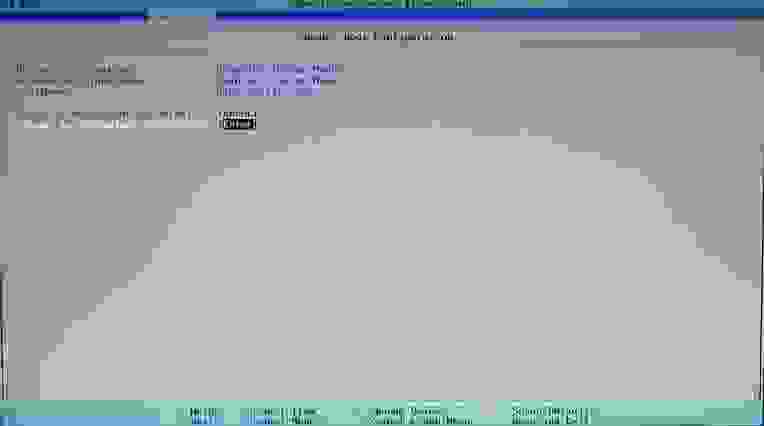

Здесь возможностей еще меньше, и во всем меню Secure Boot Configuration на вкладке Security всего два пункта: возврат к стандартным ключам и удаление всех ключей с переводом системы в SetupMode, нам нужно как раз второе:

Затем на вкладке Boot нужно выбрать тип загрузки UEFI, включить SecureBoot, и создать загрузочную запись для KeyTool‘а, иначе на этой платформе его запустить не получится:

Нажимаем Yes, выходим с сохранением изменений, перезагружаемся, нажимаем при загрузке F12, чтобы попасть в загрузочное меню, оттуда выбираем KeyTool, работа с которым описана выше. После добавления ключей и перезагрузки попытка повторного запуска KeyTool‘а заканчивается вот так:

При этом установленный на той же машине Linux продолжает исправно загружаться, как и подписанная нами RU.efi, так что SecureBoot можно признать работоспособным.

Заключение

В итоге, благодаря утилитам с открытым кодом, удалось завести SecureBoot на системах с UEFI трех различных вендоров, сгенерировать свои собственные ключи и подписать ими нужные нам исполняемые файлы. Теперь загрузка платформы целиком в наших руках, но только в случае, если пароль на BIOS стойкий и не хранится открытым текстом, как у некоторых, а в реализации SecureBoot нет каких-либо известных (или еще неизвестных) дыр. Сам по себе SecureBoot — не панацея от буткитов, но с ним ситуация с безопасной загрузкой все равно намного лучше, чем без него.

Надеюсь, что материал вам поможет, и спасибо за то, что прочитали эту портянку.

Литература

Managing EFI Bootloaders for Linux: Controlling SecureBoot.

AltLinux UEFI SecureBoot mini-HOWTO.

Booting a self-signed Linux kernel.

Sakaki’s EFI Install Guide: Configuring SecureBoot.

Ubuntu Security Team: SecureBoot.

Owning your Windows 8 UEFI Platform.

MinnowBoard Max: Quickstart UEFI Secure Boot.

Windows 8.1 Secure Boot Key Creation and Management Guidance.

Нажмите клавишу F11, чтобы войти в меню загрузки, как только компьютер начнет загружаться, выберите USB и нажмите ENTER, чтобы загрузить установку Windows.

Вот инструкции, которым вы должны следовать:

- Откройте меню «Пуск» и найдите Панель управления. Нажмите здесь.

- Щелкните Система и безопасность. Затем выберите Система.

- Щелкните «Дополнительные функции с новой версией Windows».

- Выберите «У меня уже есть ключ продукта».

- Затем введите ключ продукта и нажмите Далее.

27 сред. 2018 г.

Как войти в BIOS, если клавиша F2 не работает?

Клавиша F2 нажата не в то время

- Убедитесь, что система выключена и не находится в режиме гибернации или сна.

- Нажмите кнопку питания и удерживайте ее в течение трех секунд, а затем отпустите. Должно отобразиться меню кнопки питания. …

- Нажмите F2, чтобы войти в программу настройки BIOS.

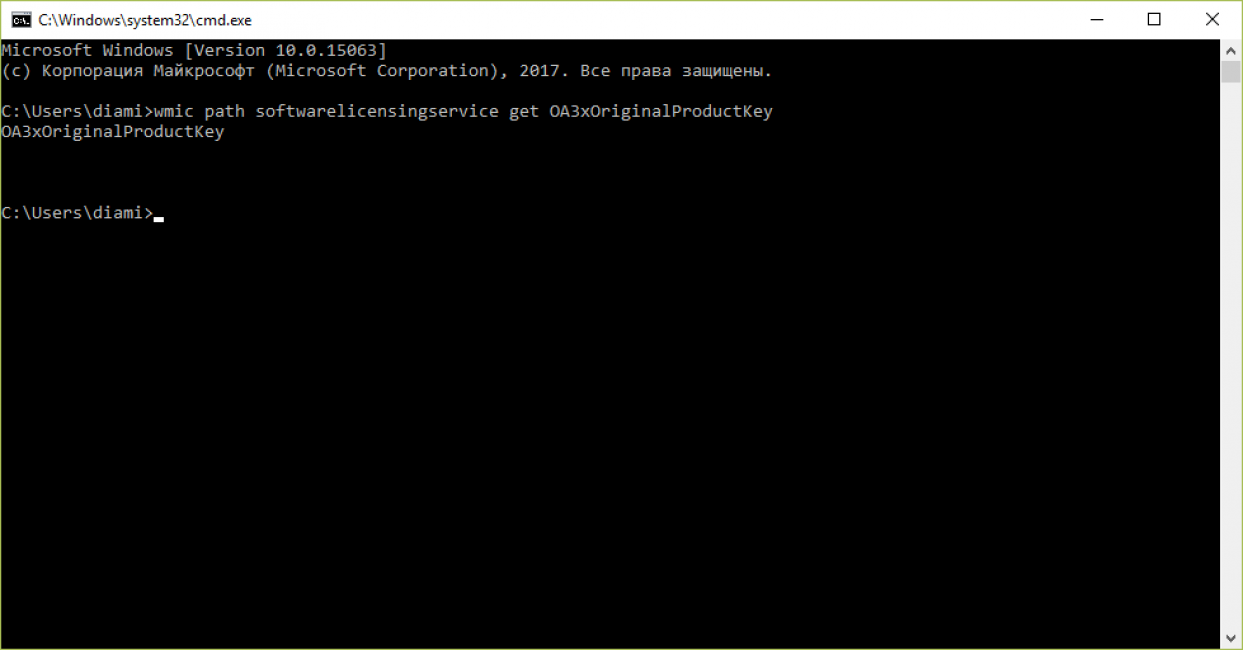

Как я могу получить ключ продукта Windows 10?

Найти ключ продукта Windows 10 на новом компьютере

- Нажмите клавишу Windows + X.

- Нажмите «Командная строка» («Администратор»)

- В командной строке введите: wmic path SoftwareLicensingService get OA3xOriginalProductKey. Это раскроет ключ продукта. Активация ключа продукта корпоративной лицензии.

8 ян. 2019 г.

Как найти ключ продукта Windows 10 в BIOS?

Чтобы прочитать ключ продукта Windows 7, Windows 8.1 или Windows 10 из BIOS или UEFI, просто запустите OEM Product Key Tool на своем ПК. После запуска инструмента он автоматически просканирует ваш BIOS или EFI и отобразит ключ продукта. После восстановления ключа мы рекомендуем хранить ключ продукта в надежном месте.

Какую клавишу нажимать для входа в BIOS?

Чтобы получить доступ к BIOS, вам нужно нажать клавишу во время процесса загрузки. Эта клавиша часто отображается во время процесса загрузки с сообщением «Нажмите F2, чтобы получить доступ к BIOS», «Нажмите, чтобы войти в настройку» или что-то подобное. Общие клавиши, которые вам может потребоваться нажать, включают «Удалить», «F1», «F2» и «Escape».

Как мне найти свой ключ BIOS?

Чтобы получить доступ к BIOS на ПК с Windows, вы должны нажать клавишу BIOS, установленную вашим производителем, которая может быть F10, F2, F12, F1 или DEL. Если ваш компьютер выходит из строя при запуске самотестирования слишком быстро, вы также можете войти в BIOS через расширенные настройки восстановления меню запуска Windows 10.

Можно ли повторно использовать ключ Windows 10?

Пока лицензия больше не используется на старом компьютере, вы можете перенести лицензию на новый. Фактического процесса деактивации нет, но вы можете просто отформатировать машину или удалить ключ.

Как активировать Windows 10 без ключа продукта?

5 способов активировать Windows 10 без ключей продукта

- Шаг 1. Сначала вам нужно зайти в «Настройки» в Windows 10 или зайти в Кортану и ввести настройки.

- Шаг 2: ОТКРОЙТЕ Настройки, затем нажмите «Обновление и безопасность».

- Шаг 3: В правой части окна нажмите «Активация».

Какой у меня ключ Windows?

Если у вас есть активированная копия Windows и вы просто хотите узнать, что это за ключ продукта, все, что вам нужно сделать, это перейти в «Настройки»> «Обновление и безопасность»> «Активация», а затем проверить страницу. Если у вас есть ключ продукта, он будет отображаться здесь. Если вместо этого у вас есть цифровая лицензия, там просто будет указано.

Есть ли в BIOS ключ продукта Windows 10?

Да, ключ Windows 10 хранится в BIOS, на случай, если вам потребуется восстановление, если вы используете ту же версию, то есть Pro или Home, она активируется автоматически.

Как мне восстановить мой старый ключ продукта Windows?

Если вы переместили файл Windows. old, нажмите на опцию под названием Получить ключ из резервной копии, а затем перейдите в папку WindowsSystem32Config в вашем Windows. старая папка. Выберите файл с именем «Программное обеспечение» и нажмите кнопку «Открыть», чтобы просмотреть ключ продукта.

Содержание

- Как узнать ключ продукта Windows 10 — Все способы определения

- Активация и их виды

- Проверка активации Виндовс 10

- Ключ Виндовс — как его найти

- Программы для бесплатной активации ключа

- Power Shell

- ShowKeyPlus

- Product Key

- Speccy

- Программы для платной активации

- Выводы

- Как узнать ключ Windows 10

- Как узнать лицензионный ключ продукта Windows 10, 8, 7

- При покупке компьютера Windows была установлена

- Покупали лицензионный ключ Windows отдельно

- При покупке устройства не была установлена Windows или нет наклеек с ключом на корпусе

- Как узнать OEM ключ активации Windows из BIOS

- Три способа узнать ключ Windows

- 1. Самый простой способ – программный.

- 2. С помощью скрипта

- 3. Вытащить ключ из Биоса (bios)

- Новый рабочий способ извлечь ключ, в том числе если система не запускается.

- Как узнать ключ продукта в Windows 10, как посмотреть лицензионный ключ

- Как посмотреть ключ продукта в Windows 10 с помощью сторонних программ

- Как посмотреть лицензионный ключ Windows 10 без использования сторонних программ

- Как узнать ключ Windows 10

Как узнать ключ продукта Windows 10 — Все способы определения

Все пользователи, которые сменили свою старую операционную систему на Виндовс 10, либо приобрели новое устройство с «Десяткой» задаются таким вопросом: как узнать ключ своей «винды».

Все очень просто.

Тем, пользователям, у которых раньше был 7 или 8 Виндовс, особенностями системы 10 Виндовс знать нет необходимости.

Следует найти пункт: нет ключа активации. Это нужно сделать, если вы делаете обновления через внешний носитель.

Таким образом, активация осуществиться в автоматическом режиме. Она привяжется к учетной записи Майкрософт при помощи уникального идентификатора, который есть в конфигурации каждого компьютера.

Только людям, которые купили рилейт-редакцию надо ввести пароль.

Активация и их виды

Существует два вида серийных номеров для операционной системы:

Из-за этого клиенты часто не понимают особенности различия таких систем.

Они будут отличаться, если вы установите новую версию ОС поверх удаленной старой.

Более простой способ определения кода использовался перед выходом десятой версии Виндовс.

На наклейке устройства обратной части корпуса ноутбука либо же компьютера ранее всегда был серийный номер.

Но с запуском цифровой версией ключей эта необходимость отпала.

Проверка активации Виндовс 10

Сразу проверяйте, активирована ли ваша копия перед тем, как начать поиск в системе.

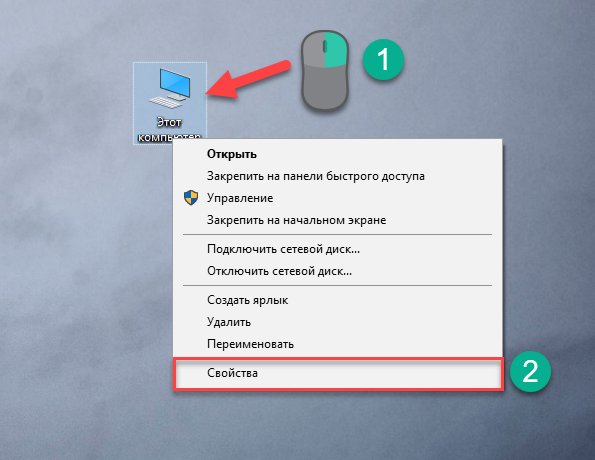

Чтобы решить подобные проблемы выполните такие простые шаги:

Как это сделать, смотрите в скриншоте ниже.

Поиск ключа в системе Виндовс

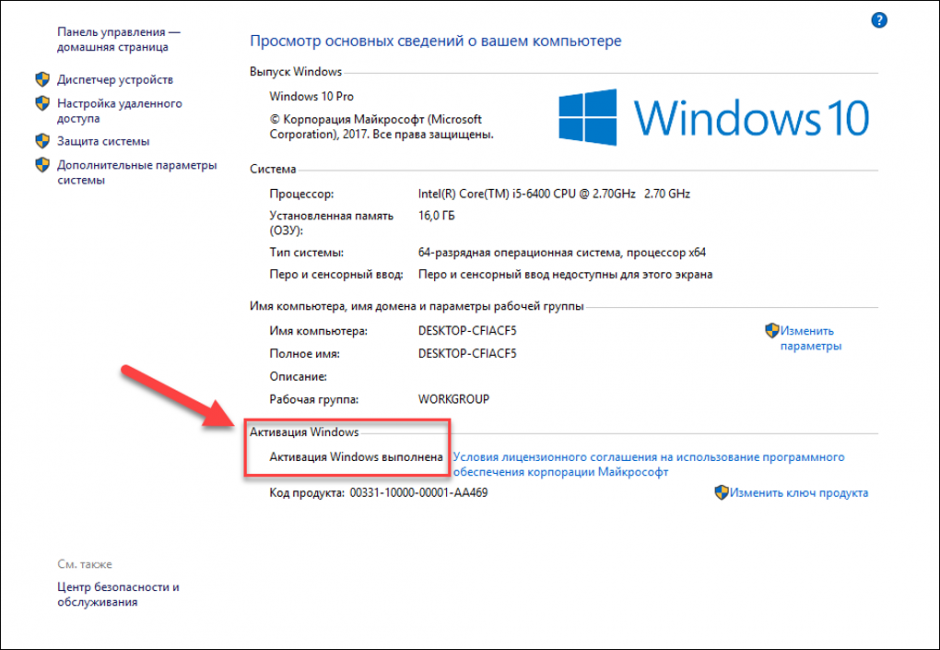

Все технические параметры вашей системы вы увидите в открывшемся окне.

«Активация Виндовс выполнена».

Такая надпись должна появится в подпункте «Активация Виндовс».

Как активировать Виндовс — смотрите ниже:

На данном рисунке показано, как проверяется активация установленной копии операционной системы.

Далее в операционной системе необходимо произвести поиск ключа.

Ключ Виндовс — как его найти

Можно искать такими способами:

В визуальном отделе скрипта производится базовая работа, а также результат этой работы.

В интернете можно найти ссылку на скачивание этого скрипта. Но можно воспользоваться нашим скриптом:

Если с этой программкой возникнут проблемы, то её, возможно, установить вручную.

Для этой цели открывается от имени администратора командная строка.

нужно ввести, чтобы прошло подтверждение операции.

Нажимаем Enter после ввода строки.

Извлечение ключа из UEFI

Программы для бесплатной активации ключа

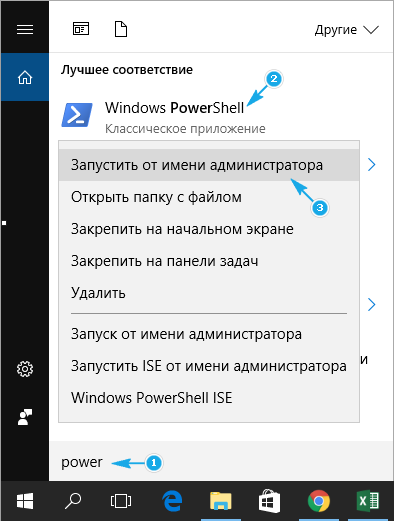

Power Shell

Без загрузки стороннего софта попытаемся решить проблему.

Этот ключ интегрирован в обеспечение Виндовс 10.

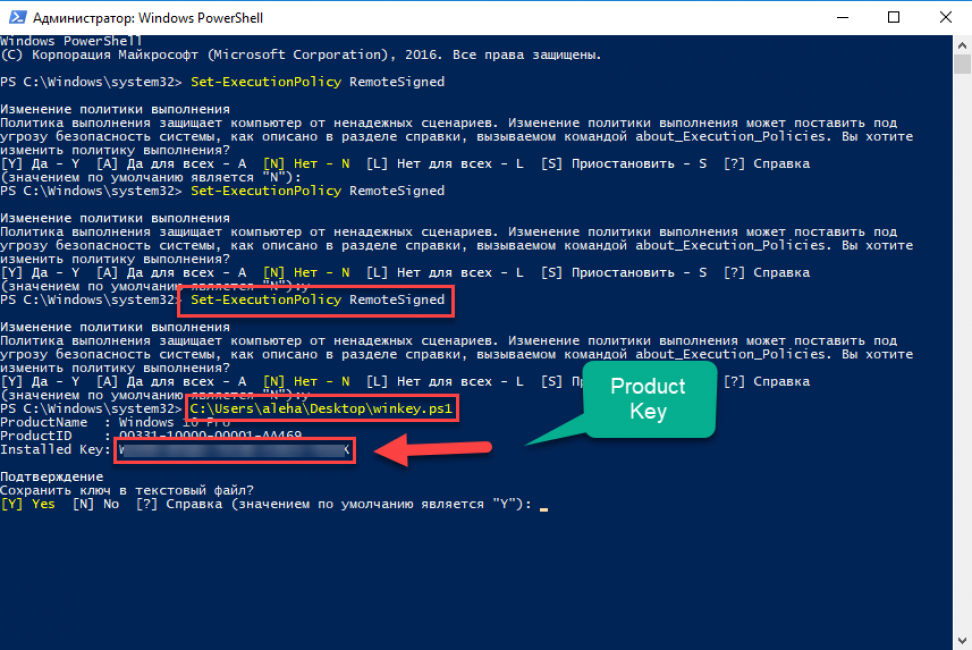

Такие действия выполняются при помощи скрипта. Они отображены на скриншите.

Клавиши Y и «Ввод» нажимаем, чтобы подтвердить запуск команды.

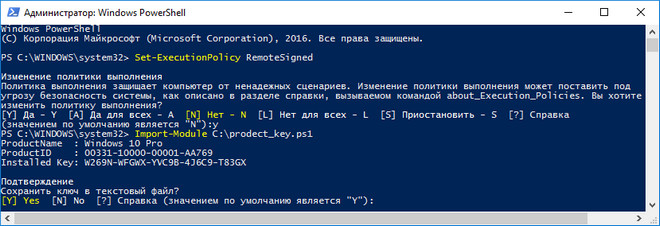

«Import-Module prodect_key.ps1» – после выполнения такой команды импортируется скачанный файл скрипта.

Указываем расширение рs1.

Так будет выглядеть команда, когда ее сохранить на рабочий стол:

C:Users имя пользователяDesktopwinkey.ps1

Где находить путь файла

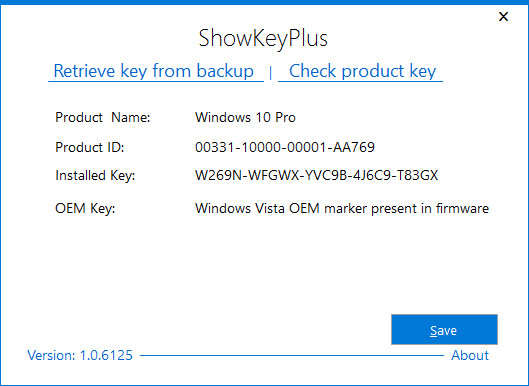

25-значный код системы будет указан в строке Installed Key. В отдельный текстовый файл можно сохранить этот код.

Полный путь к файлу пишем перед названием после ввода этой строки:

Запуск командной строки

Дальше вызываем специальную команду «Get-WindowsKey», чтобы активировать ключи.

Если система не предложит сохранить ключ в предложенном файле, то придется выполнить его экспорт и детализацию.

Необходимая информация должна появиться в последней строчке командной строки.

ShowKeyPlus

Она отображает ключ системы, который существует на вашем персональном компьютере.

Действие доступно, даже если в папке: Windows.old расположены файлы.

Всю необходимая информация появляется при загрузке этой программы.

Функционал программы ShowKeyPlus

При необходимости вы можете перенести текстовый файл в архив.

Кнопка «save» дает осуществить такое действие.

Существуют также особенности определения ключей Виндовс 10: одни экспортируются с UEFI, иные читают информацию с реестра.

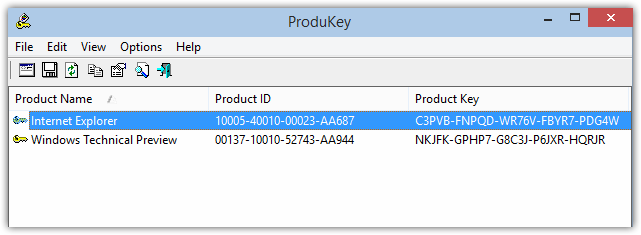

Product Key

С архива запускается эта утилита без установки софта. Ключ программного обеспечения, а также его название вы сможете увидеть в окне после совершения запуска.

Также эту программу можно использовать с другими программными продуктами корпорации Майкрософт.

Извлечение OEM-кода из UEFI

Ключ вшит в UEFI ноутбука или материнской платы, если при приобретении аппарата была установлена Виндовс 10.

Вызываем командную строку:

Это действие необходимо для извлечения ключа.

Последовательность символов ОЕМ обычно отличается от используемых ключей активации.

Кроме этого старую версию операционной системы можно восстановить при использовании ОЕМ-ключа.

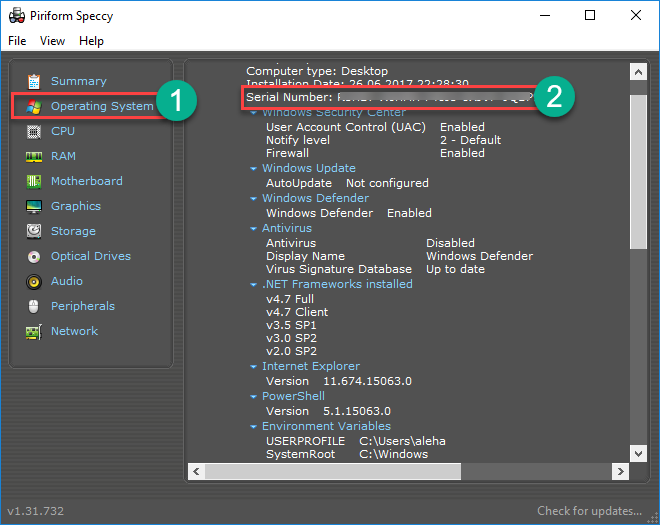

Speccy

В ней можно также найти ключи. При ее помощи пользователи смогут найти подробную информацию обо всех элементам устройства.

лиенту предоставляются данные о таких элементах и инструментах в его компьютере:

Еще одним преимуществ этой утилиты является то, что с ней можно работать напрямую со съемных носителей: цифровых, флэшек, DVD-дисков и прочих мультимедийных устройств.

Как находить номер, при помощи программы Speccy. (Он обведен красной линией)

Программы для платной активации

Этих программ существует несколько.

Мы перечислим их основные названия: Direct Access, Education Home Pro Enterprise, Microsoft Application Virtualization и многие другие.

Такие программы можно найти на сайте: ElStore.

Все они находятся под полной защитой Виндовс.

Подобные программы способны обеспечить безопасность ваших файлов.

Они способны расширять технические возможности рабочего стола, переводить устройство в режим планшета и имеют другие преимущества над бесплатными утилитами.

Единственный минус – не все могут люди позволить купить такое аппаратное обеспечение.

Выводы

Существует огромное количество способов для нахождения ключей в операционной системе.

Читатель, благодаря этой статье, сможет выбрать абсолютно любой удобный для него способ.

Вы можете изменить способ получения кода, если он у вас не получается.

Чтобы получилось найти код, используйте автоматическое программное обеспечение.

Это – Product Key и другие вспомогательные приложения.

Найти ключ при помощи скрипта или командной строки смогут только продвинутые пользователи.

Как узнать ключ Windows 10

Посмотреть свой ключ активации Виндовс

У многих при переустановке Windows 10 практически всегда производится автоматическая активация операционной системы. Лишь те, кто недавно приобрел Видвовс, обязаны узнать этот активационный ключ. Остальным же – он вшит автоматически. Существует много способов, с помощью которых возможно активировать лицензионный ключ Виндовс. В статье детально рассмотрено много способов активации ключа для «десятки», включая платные и бесплатные способы получения лицензии.

Источник

Как узнать лицензионный ключ продукта Windows 10, 8, 7

Рассмотрим иструкцию как узнать ключ активации Windows 10, 8, 7 (кода продукта) на компьютере или ноутбуке.

Данныйе способы подойдут для Windows 10, 8, 7 64 / 32 bit (x64 / x86) любой редакции: Домашняя (Home), Профессиональная (Pro), Корпоративная (LTSB, LTSC)

Для активации Windows необходим лицензионный ключ, рассмотрим варианты, как узнать ключ продукта Windows и где он может находится.

Лицензионный ключ представляет собой 25-значный код разделенный дефисом и выглядит так: XXXXX-XXXXX-XXXXX-XXXXX-XXXXX

Поиск места расположения лицензионного ключа активации, будет зависеть от того варианта, как приобреталась Windows, либо как покупался ваш компьютер или ноутбук.

Выберите, как приобреталась Windows либо компьютер:

При покупке компьютера Windows была установлена

Если при покупке компьютера или ноутбука была установлена Windows, тогда узнать ключ продукта не составит труда.

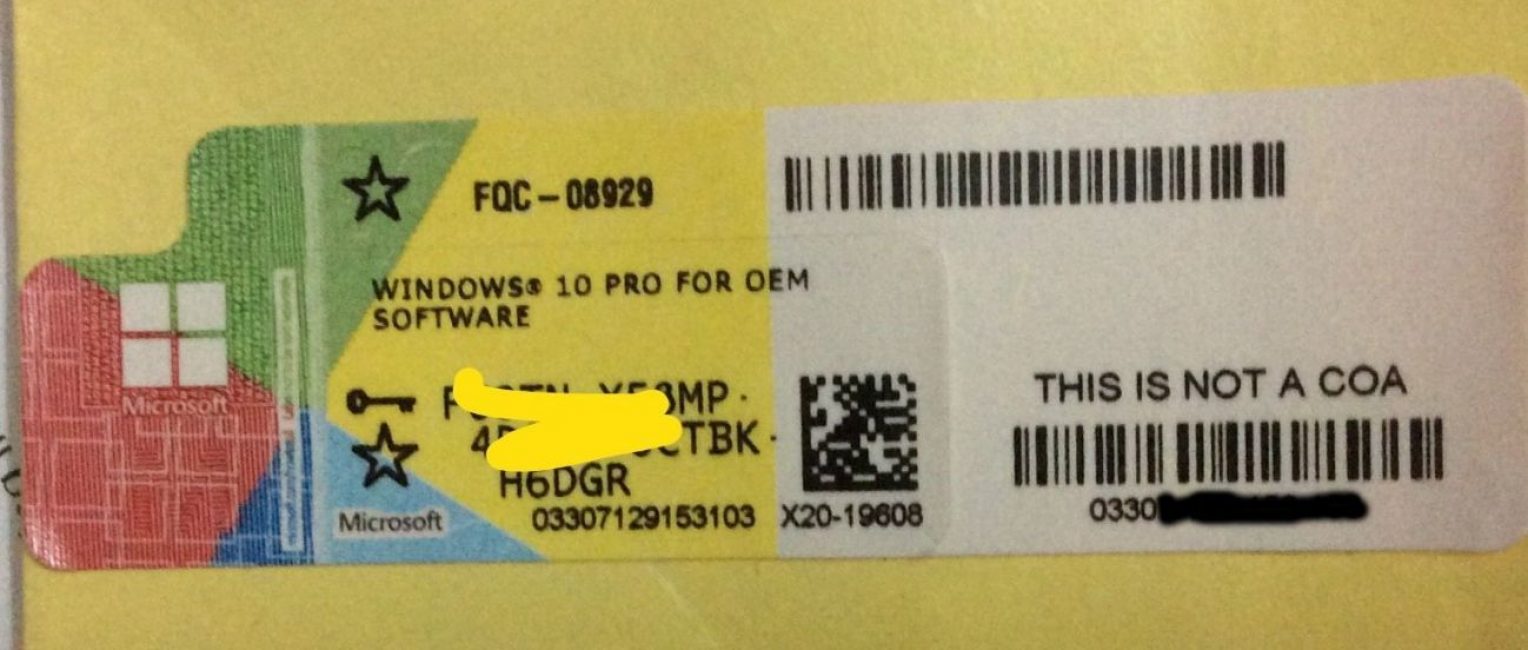

В этом случае на вашем устройстве должна присутствовать наклейка (Windows 10, 8, Windows 7) с логотипом Windows. Если у вас Windows 7, то лицензионный ключ нанесен на эту наклейку. Если Windows 10 или Windows 8, то это означает что ваш ключ продукта прописан (зашит) во внутренней системе BIOS/UEFI (в материнской плате)

Чтобы посмотреть лицензионный ключ воспользуйтесь программой ShowKeyPlus

1. Скачайте программу ShowKeyPlus в зависимости от разрядности вашей системы

2. Распакуйте архив и запустите файл ShowKeyPlus.exe

3. После этого запустится программа и покажет лицензионный ключ установленный в BIOS/UEFI в строке OEM Key

С помощью этого лицензионного ключа вы можете провести активацию Windows 10 или использовать при установке Windows 10

Покупали лицензионный ключ Windows отдельно

Если покупали в магазине

Если вы покупали лицензионный ключ отдельно и активировали его, тогда вам необходимо найти коробку и посмотреть ключ. Либо наклейка может быть приклеена на коробке или на корпусе компьютера или ноутбука.

Если покупали лицензионный ключ онлайн

При покупке ключа онлайн с официального магазина Microsoft зайдите в вашу учетную запись

Перейдите в раздел Журнал заказов. В нем будет купленная вами Windows и цифровой ключ.

При покупке устройства не была установлена Windows или нет наклеек с ключом на корпусе

Если вы купили компьютер или ноутбук (новый иди б/у) и на него не было установлена Windows и нет никаких наклеек, значит вы не имеете лицензионного ключа. В таком случае, для Активации Windows у вас есть несколько вариантов, где его найти:

Источник

Как узнать OEM ключ активации Windows из BIOS

В сегодняшней статье мы разберем вопрос о том, как узнать серийный номер Windows, которая была предустановлена на Вашем оборудовании при покупке.

С недавнего времени Microsoft изменила способ лицензирования своих OEM продуктов, а именно Microsoft Windows. Речь идет о тех видах лицензий, которые как правило предустанавливаются на ноутбуки и системные блоки производителем или сборщиками, а именно OEM лицензии, лицензии для разработчиков и версии для одного языка (single language).

Раньше, когда Вы покупали ноутбук с установленной Windows 7, то на задней стороне оборудования могли обнаружить наклейку с наименованием купленной лицензии и её ключом активации, который состоял как правило из 25 символов. Но с момента выхода Windows 8 способы распространения лицензий поменялись и теперь на обороте своего ноутбука Вы обнаружите лишь фирменный лейбл Microsoft, который и подтверждает право использования операционной системой. Ни наименования лицензии, ни ключа на наклейке уже не будет!

Почему так? Всё дело в том, что с приходом технологии UEFI BIOS появилась возможность вшивать ключ непосредственно в него, а активация системы, в данном случае, происходит автоматически, без ручного ввода ключа, при условии, что на ноутбуке установлена именно та редакция операционной системы, для которой предустановлен серийный номер. Т.е. если вы купили ноутбук с Windows 8 с лицензией для одного языка, а затем обновили систему до Windows 8 Professional, то в данном случае Ваша копия Windows будет не активированной.

Источник

Три способа узнать ключ Windows

1. Самый простой способ – программный.

С помощью этой утилиты можно не только посмотреть ключ на установленной системе но и например с внешнего устройства (внешний диск, usb флешка) или подключить диск со второй системой. Бывает так что Windows не запускается из-за повреждения диска или синий экран тому виной а ключ узнать необходимо, тогда Product KeyFinder отличное решение.

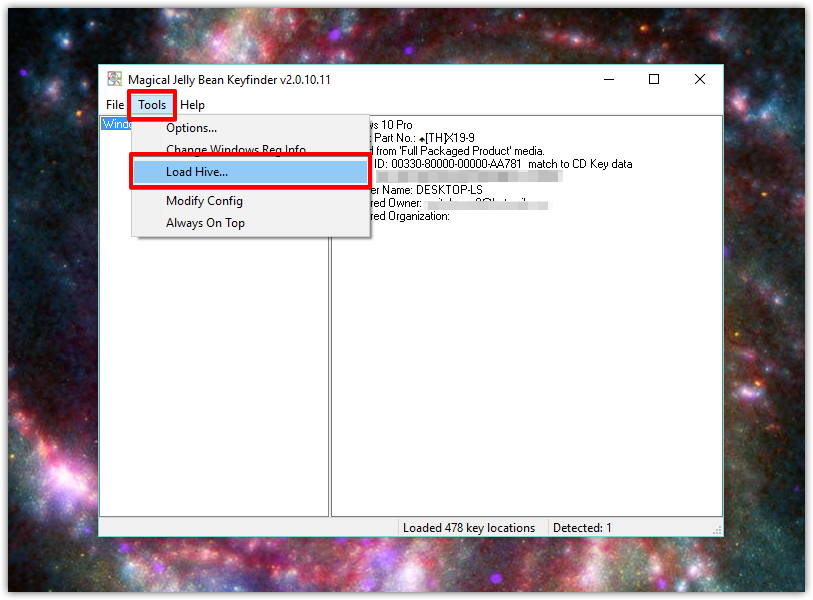

Жмем вкладку Tools, а затем Load Hive…

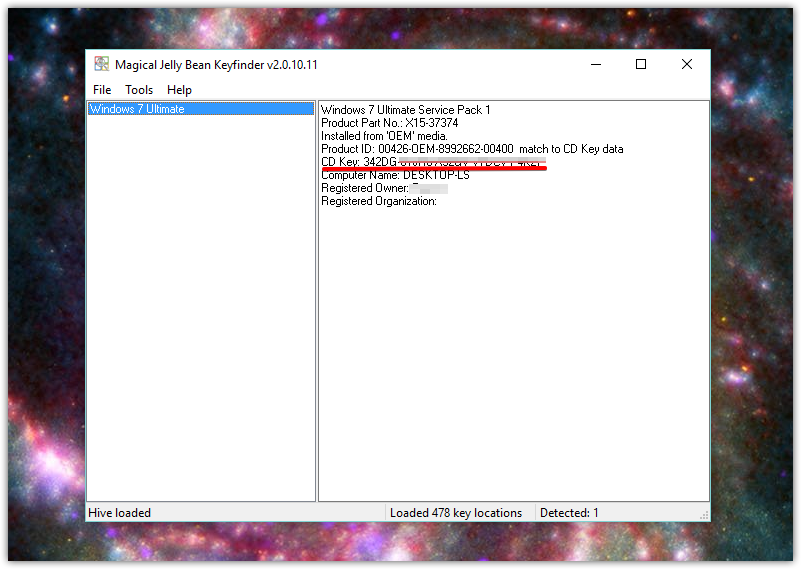

Выбираем на внешнем устройстве папку Windows и жмем Enter. После нескольких секунд сканирования получаем версию системы и ключ для установки на новый диск чистой Windows.

2. С помощью скрипта

Способ для искателей, он немного сложней, но интересней.

Создаем обычный текстовый документ .txt открываем и вставляем туда этот текст:

Меняем расширение файла с .txt на .vbs и запускаем скрипт, через пару секунд видим ключ. Кому лень проделывать манипуляции, скачивайте готовый скрипт.

3. Вытащить ключ из Биоса (bios)

Этот способ настоящий хардкор, поможет узнать ключ всех windows зашитый в bios. В последних версиях компьютеров с предустановленной Windows 8, 8.1, 10 наклейки с ключом нет, его конечно можно узнать выше перечисленными способами, но что делать если поверх поставили другую версию или Linux например? Ключ сохраняется в чипе bios и это с одно стороны здорово, вы его не потеряете и если захотите его узнать используйте RWeverything. Скачиваем утилиту согласно версии вашей системы версия 32 bit или 64 bit. Её нужно скачать, распаковать (winrar, winzip) установить и запустить. Затем:

Заключение: если вам пришлось находить и восстанавливать ключ, то непременно запишите его в надежное место. Лицензия это важно, вы заплатили за нее.

Если пригодилось нажмите на кнопку ниже и расскажите друзьям, Спасибо!

Новый рабочий способ извлечь ключ, в том числе если система не запускается.

Нашел я этот способ на просторах интернета и проверил что он работает даже в последней сборке Widows 10.0.14393 он конечно несколько сложновато для обычного пользователя, но порой стоимость утерянной лицензии делает нас целеустремленными, тем более, что сама инструкция подробна и понятна. Да она на английском, но кто из нас не пользуется переводчиком в хром? Итак, будьте внимательны и следуйте инструкции, если все сделаете правильно, то в конце расшифруете бинарный код и получите ключ продукта, выглядит это поле так:

Источник

Как узнать ключ продукта в Windows 10, как посмотреть лицензионный ключ

Раньше если ноутбук поставлялся с предустановленной операционной системой Windows, то на его нижней стороне была наклейка с ключом продукта или так называемым лицензионным ключом.

Сейчас же эти наклейки на ноутбуки не клеят и просто так узнать ключ продукта для Windows 10 уже не получится.

Но, если применить некоторые хитрости, то ключ продукта Windows 10 все-таки можно узнать. В этом материале мы рассмотрим сразу несколько способов, как это можно провернуть.

Сразу необходимо отметить, что разные способы извлекают ключи из разных источников, поэтому полученные ключи будут отличаться. Так, ключ извлеченный из операционной системы будет отличаться от ключа, который извлечен из UEFI материнской платы.

Как посмотреть ключ продукта в Windows 10 с помощью сторонних программ

Если вы хотите узнать ключ продукта в Windows 10, то самым простым способом будет прибегнуть к использованию сторонних программ. В этом случае вам не придется иметь дело с Командной строкой Windows или с PowerShell. Все что необходимо будет сделать, это установить программу и запустить ее.

Первая программа, которую мы рассмотрим, называется ProduKey. Данную программу выпускает компания NirSoft, известная своими небольшими утилитами для Windows. Скачать ProduKey можно с официального сайта NirSoft.

Программа ProduKey собирает данные об установленных в операционной системе ключах и выдает эту информацию в виде удобной таблицы. С помощью ProduKey можно узнать не только ключ продукта Windows 10, но также ключи и от других программ Microsoft. Например, вы можете узнать лицензионный ключ от пакета офисных программ Microsoft Office.

Также для просмотра лицензионных ключей часто используют программу ShowKeyPlus. Это программа с открытым исходным кодом скачать которую можно с сайта GitHub.

Особенностью программы ShowKeyPlus является то, что она умеет извлекать ключ продукта сразу с нескольких источников. Во-первых, программа умеет извлекать ключ из самой операционной системы Windows 10 (в программе это Installed Key), во-вторых из UEFI компьютера (в программе это OEM Key), а в-третьих из предшествующей версии Windows, которая сохранена в папке Windows.old.

Как посмотреть лицензионный ключ Windows 10 без использования сторонних программ

Если вы не хотите использовать сторонние программы и готовы немного повозиться с использованием встроенных в Windows 10 инструментов, то вы можете прибегнуть к следующим вариантам.

Для просмотра лицензионного ключа, сохранённого в UEFI вашей материнской платы, вам необходимо запустить «Командную строку» с правами администратора и выполнить следующую команду:

Также данную операцию можно выполнить при помощи Windows PowerShell. Для запуска PowerShell вы можете просто открыть меню «Пуск» и ввести в поиск «PowerShell». Также вы можете открыть меню «Выполнить» с помощью Windows+R и ввести туда команду «PowerShell». После того как PowerShell запустится необходимо выполнить в нем следующую команду:

После выполнения любой из этих команд, на экране появится информация об лицензионном ключе, который сохранен в UEFI вашей материнской платы. Если же в UEFI нет сохраненных ключей, то команды не дадут никакого результата.

Кроме этого существует скрипт на языке VBS (Visual Basic Script) с помощью которого можно извлечь ключ продукта из операционной системы Windows 10. Для того чтобы воспользоваться данным скриптом, необходимо открыть программу «Блокнот» и вставить в не ее следующий код:

После этого данный текст необходимо сохранить в файле с расширением vbs. После сохранения файла просто запускаем его.

В результате VBS скрипт будет выполнен и на экране появится информация о лицензионном ключе Windows 10.

Как узнать ключ Windows 10

Источник

- Remove From My Forums

-

Question

-

Hey there.

I have a bunch of tablets which came with windows 10 home edition keys, which stored in UEFI.

I want to clean-install a pro edition on these tablets. Then i’d prepare a deployment image by means of Windows ADK and MDT. The installation process skips to a stored one, and don’t ask for a key.How do i bypass the key first time on model system, and then all the stored keys

during unattended deployment?Thanks in advance.

-

Edited by

Monday, December 11, 2017 10:38 AM

-

Edited by

Answers

-

-

Marked as answer by

Vladimir Amir

Tuesday, December 12, 2017 7:37 AM

-

Marked as answer by

-

Windows 10 Multiple Edition

does not prompt which version to installHave a look at that post, from that;

After doing additional research and reviewing several books on Windows 10, I have managed to find out what was causing my issue and I managed to solve the problem. Incase anyone else is having the same problem, this is what I did to solve my issue. The culprit

of my problem stemmed from the fact that I have bought a brand new computer that utilized a UEFI firmware vice a BIOS. With that being said, the UEFI firmware has an embedded certificate with a product key to Windows 8.1 Home edition. Therefore, when ever

I attempt to install Windows 8/8.1/10, the installation media retrieves the information in the UEFI and auto selects the edition of Windows X to install. It does this because it already knows that the system has a valid license for Windows and it will install

the version of Windows edition that coincides what is stored in the UEFI. To bypass this UEFI check, I had to create a USB install media using the Windows 10 (Multiple Editions) iso. After that, on the USB install media, in the ‘Sources’ folder I created a

text file named ‘PID.txt’ and added the product key in the format as shown below:[PID] Value=XXXXX-XXXXX-XXXXX-XXXXX-XXXXX

I saved the file, rebooted the computer and boot to the USB drive, and everything else went smooth and I was able to install Windows 10 Pro with no problems.

-

Marked as answer by

Vladimir Amir

Tuesday, December 12, 2017 7:37 AM

-

Marked as answer by

- Remove From My Forums

-

Question

-

Hey there.

I have a bunch of tablets which came with windows 10 home edition keys, which stored in UEFI.

I want to clean-install a pro edition on these tablets. Then i’d prepare a deployment image by means of Windows ADK and MDT. The installation process skips to a stored one, and don’t ask for a key.How do i bypass the key first time on model system, and then all the stored keys

during unattended deployment?Thanks in advance.

-

Edited by

Monday, December 11, 2017 10:38 AM

-

Edited by

Answers

-

-

Marked as answer by

Vladimir Amir

Tuesday, December 12, 2017 7:37 AM

-

Marked as answer by

-

Windows 10 Multiple Edition

does not prompt which version to installHave a look at that post, from that;

After doing additional research and reviewing several books on Windows 10, I have managed to find out what was causing my issue and I managed to solve the problem. Incase anyone else is having the same problem, this is what I did to solve my issue. The culprit

of my problem stemmed from the fact that I have bought a brand new computer that utilized a UEFI firmware vice a BIOS. With that being said, the UEFI firmware has an embedded certificate with a product key to Windows 8.1 Home edition. Therefore, when ever

I attempt to install Windows 8/8.1/10, the installation media retrieves the information in the UEFI and auto selects the edition of Windows X to install. It does this because it already knows that the system has a valid license for Windows and it will install

the version of Windows edition that coincides what is stored in the UEFI. To bypass this UEFI check, I had to create a USB install media using the Windows 10 (Multiple Editions) iso. After that, on the USB install media, in the ‘Sources’ folder I created a

text file named ‘PID.txt’ and added the product key in the format as shown below:[PID] Value=XXXXX-XXXXX-XXXXX-XXXXX-XXXXX

I saved the file, rebooted the computer and boot to the USB drive, and everything else went smooth and I was able to install Windows 10 Pro with no problems.

-

Marked as answer by

Vladimir Amir

Tuesday, December 12, 2017 7:37 AM

-

Marked as answer by

- Remove From My Forums

-

Вопрос

-

Я создал в блокноте файл с таким содержимым:

Set WshShell = CreateObject(«WScript.Shell»)

regKey = «HKLMSOFTWAREMicrosoftWindows NTCurrentVersion»

DigitalProductId = WshShell.RegRead(regKey & «DigitalProductId»)

Win8ProductName = «Windows Product Name: » & WshShell.RegRead(regKey & «ProductName») & vbNewLine

Win8ProductID = «Windows Product ID: » & WshShell.RegRead(regKey & «ProductID») & vbNewLine

Win8ProductKey = ConvertToKey(DigitalProductId)

strProductKey =»Windows Key: » & Win8ProductKey

Win8ProductID = Win8ProductName & Win8ProductID & strProductKey

MsgBox(Win8ProductKey)

MsgBox(Win8ProductID)

Function ConvertToKey(regKey)

Const KeyOffset = 52

isWin8 = (regKey(66) 6) And 1

regKey(66) = (regKey(66) And &HF7) Or ((isWin8 And 2) * 4)

j = 24

Chars = «BCDFGHJKMPQRTVWXY2346789»

Do

Cur = 0

y = 14

Do

Cur = Cur * 256

Cur = regKey(y + KeyOffset) + Cur

regKey(y + KeyOffset) = (Cur 24)

Cur = Cur Mod 24

y = y -1

Loop While y >= 0

j = j -1

winKeyOutput = Mid(Chars, Cur + 1, 1) & winKeyOutput

Last = Cur

Loop While j >= 0

If (isWin8 = 1) Then

keypart1 = Mid(winKeyOutput, 2, Last)

insert = «N»

winKeyOutput = Replace(winKeyOutput, keypart1, keypart1 & insert, 2, 1, 0)

If Last = 0 Then winKeyOutput = insert & winKeyOutput

End If

a = Mid(winKeyOutput, 1, 5)

b = Mid(winKeyOutput, 6, 5)

c = Mid(winKeyOutput, 11, 5)

d = Mid(winKeyOutput, 16, 5)

e = Mid(winKeyOutput, 21, 5)

ConvertToKey = a & «-» & b & «-» & c & «-» & d & «-» & e

End Functionи сохранил этот файл под именем key.vbs . После запуска этого файла я увидел ключ Windows 10 .

Я создал загрузочную флешку при помощи media creation tool от microsoft.

В случае поломки компьютера возможно ли будет выполнить загрузку с этой флешки,йстановить Windows 10 и выполнить активацию при помощи этого ключа?

-

Изменено

29 января 2018 г. 10:54

Забыл отредактировать

-

Изменено

Ответы

-

Разве это не противоречит тому,что я прочитал здесь:

Нет, не противоречит. Написанное справедливо для купленных коробочных версий, а бесплатное обновление выдавалось на особых условиях, оно выдавалось не на владельца компьютера, а на сам компьютер. «В лицензионном договоре есть слова

«если в их отношении не применяются иные условия«. Бесплатное обновление выдавалось именно с применением дополнительных условий — на обновляемый компьютер,

о чем было написано весьма недвусмысленно.-

Помечено в качестве ответа

vub

29 января 2018 г. 23:55

-

Помечено в качестве ответа