В этой статье мы рассмотрим проблему нарушения доверительных отношений между рабочей станцией и доменом Active Directory, из-за которой пользователь не может авторизоваться на компьютере. Рассмотрим причину проблемы и простой способ восстановления доверительных отношений компьютера с контроллером домена по безопасному каналу без перезагрузки компьютера.

Содержание:

- Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом

- Пароль учетной записи компьютера в домене Active Directory

- Проверка и восстановление доверительного отношения компьютера с доменом с помощью PowerShell

- Восстановления доверия с помощью утилиты Netdom

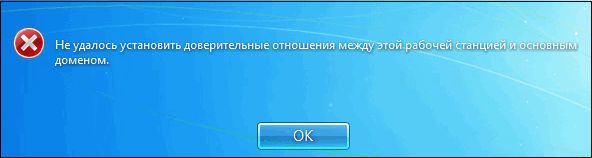

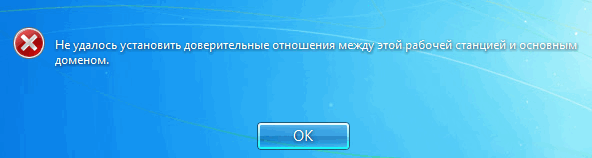

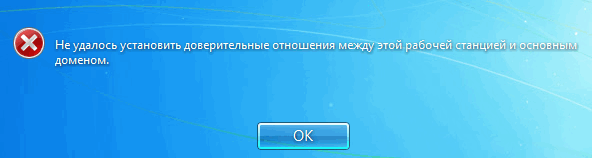

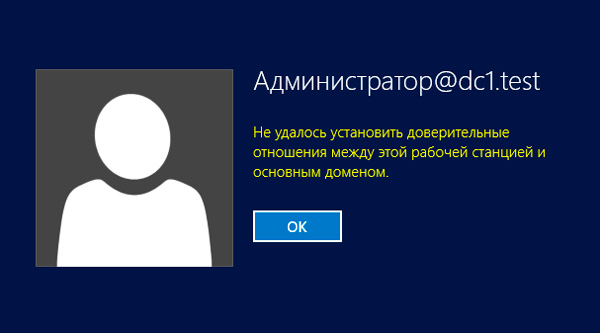

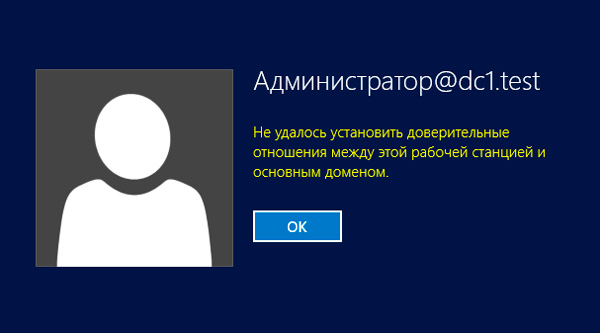

Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом

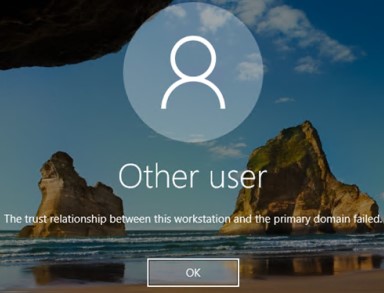

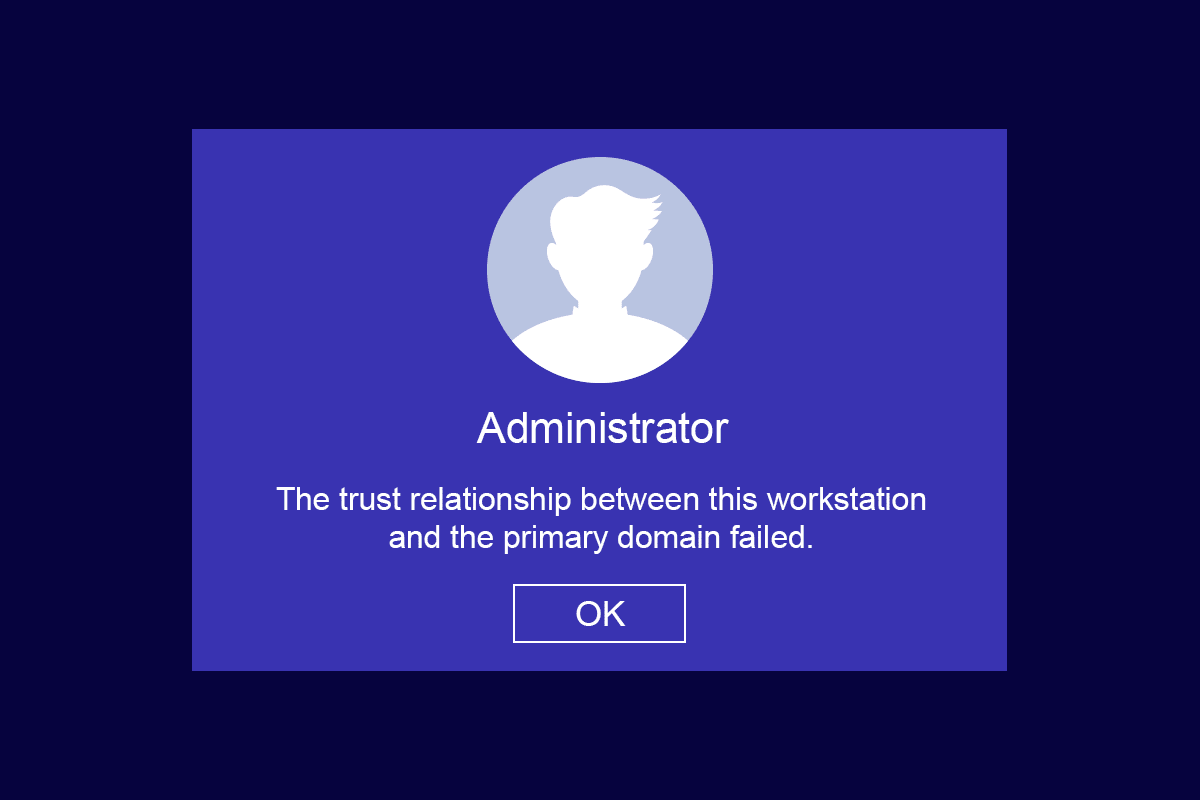

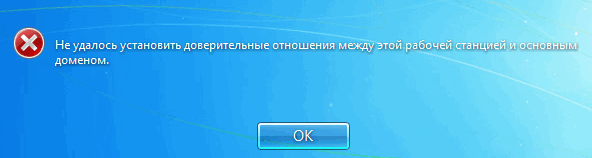

Как проявляется проблема: пользователь пытается авторизоваться на рабочей станции или сервере под своей учетной запись и после ввода пароля появляется ошибка:

The trust relationship between this workstation and the primary domain failed.

Не удалось восстановить доверительные отношения между рабочей станцией и доменом.

Также ошибка может выглядеть так:

The security database on the server does not have a computer account for this workstation trust relationship.

База данных диспетчера учетных записей на сервере не содержит записи для регистрации компьютера через доверительные отношения с этой рабочей станцией.

Пароль учетной записи компьютера в домене Active Directory

Когда компьютер вводится в домен Active Directory, для него создается отдельная учетная запись типа computer. У каждого компьютера в домене, как и у пользователей есть свой пароль, который необходим для аутентификации компьютера в домене и установления доверенного подключения к контроллеру домена. Однако, в отличии от паролей пользователя, пароли компьютеров задаются и меняются автоматически.

Несколько важных моментов, касающихся паролей компьютеров в AD:

- Компьютеры должны регулярно (по-умолчанию раз в 30 дней) менять свои пароли в AD.

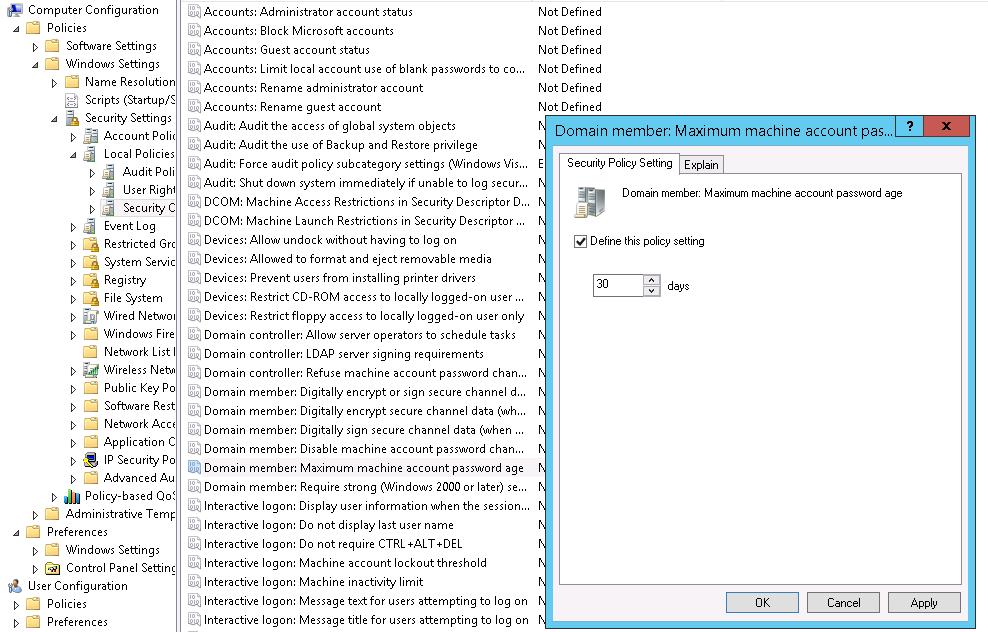

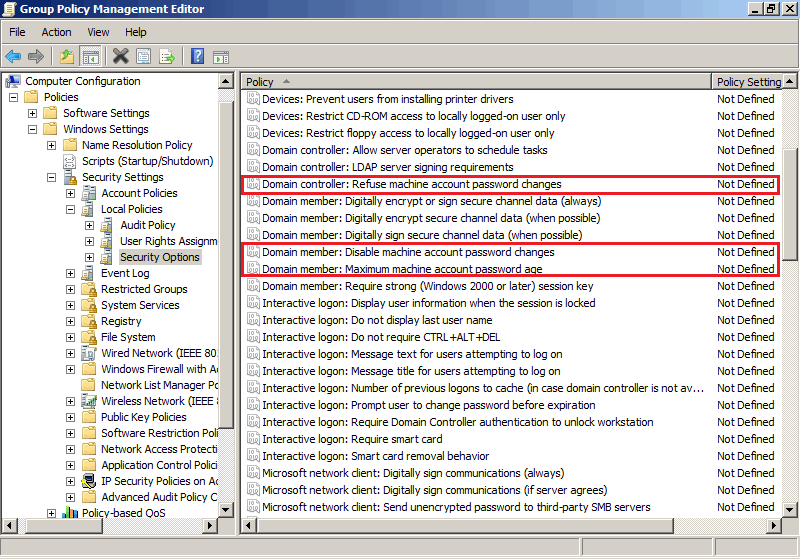

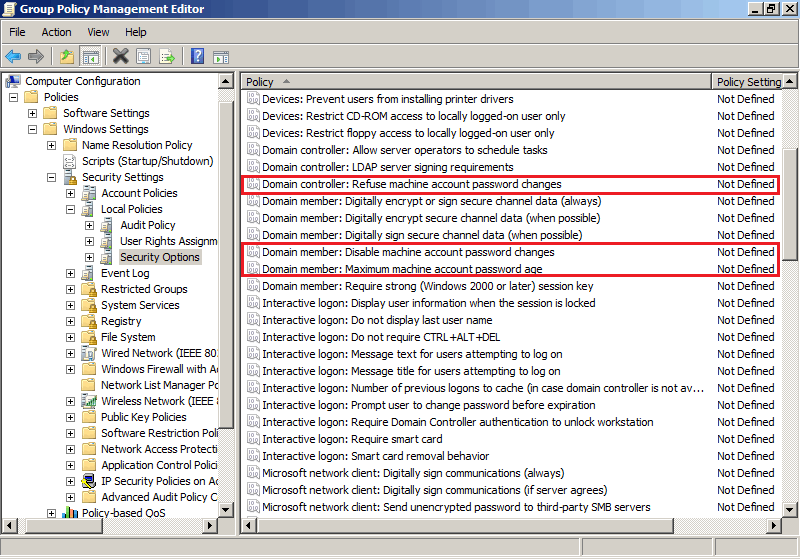

Совет. Максимальный срок жизни пароля может быть настроен с помощью политики Domain member: Maximum machine account password age, которая находится в разделе: Computer Configuration-> Windows Settings-> Security Settings-> Local Policies-> Security Options. Срок действия пароля компьютера может быть от 0 до 999 (по умолчанию 30 дней).

- Срок действия пароля компьютера не истекает в отличии от паролей пользователей. Смену пароля инициирует компьютер, а не контроллер домена. На пароль компьютера не распространяется доменная политика паролей для пользователей.

Даже если компьютер был выключен более 30 дней, его можно включить, он нормально аутентифицируется на DC со старым паролем, и только после этого локальная служба

Netlogon

изменит пароль компьютера в своей локальной базе (пароль хранится в ветке реестра HKLMSECURITYPolicySecrets$machine.ACC) и затем в аккаунте компьютера в Active Directory. - Пароль компьютера меняется на ближайшем DC, эти изменения не отправляются на контроллера домена с FSMO ролью эмулятора PDC (т.е. если компьютер сменил пароль на одном DC, то он не сможет авторизоваться на другом DC, до момента выполнения репликации изменений в AD).

Если хэш пароля, который компьютер отправляет контроллеру домена не совпадает с паролем учетной записи компьютера, компьютер не может установить защищённое подключение к DC и выдает ошибки о невозможности установить доверенное подключение.

Почему это может произойти:

- Самая частая проблема. Компьютер был восстановлен из старой точки восстановления или снапшота (если это виртуальная машина), созданной раньше, чем был изменен пароль компьютера в AD. Т.е. пароль в снапшоте отличается от пароля компьютера в AD. Если вы откатите такой компьютер на предыдущее состояние, это компьютер попытается аутентифицироваться на DC со старым паролем.

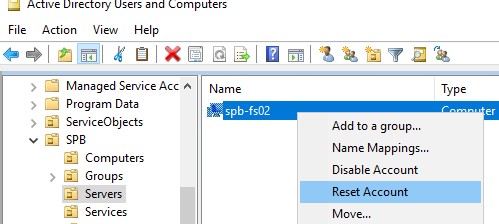

- В AD создан новый компьютер с тем же именем, или кто-то сбросил аккаунт компьютера в домене через консоль ADUC;

- Учетная запись компьютера в домене заблокирована администраторам (например, во время регулярной процедуры отключения неактивных объектов AD);

- Довольно редкий случай, когда сбилось системное время на компьютере.

Классический способ восстановить доверительных отношений компьютера с доменом в этом случае:

- Сбросить аккаунт компьютера в AD;

- Под локальным админом перевести компьютер из домена в рабочую группу;

- Перезагрузить компьютер;

- Перезагнать компьютер в домен;

- Еще раз перезагрузить компьютер.

Этот метод кажется простым, но слишком топорный и требует, как минимум двух перезагрузок компьютера, и 10-30 минут времени. Кроме того, могут возникнуть проблемы с использованием старых локальных профилей пользователей.

Есть более элегантный способ восстановить доверительные отношения с помощью PowerShell без перевключения в домен и без перезагрузок компьютера.

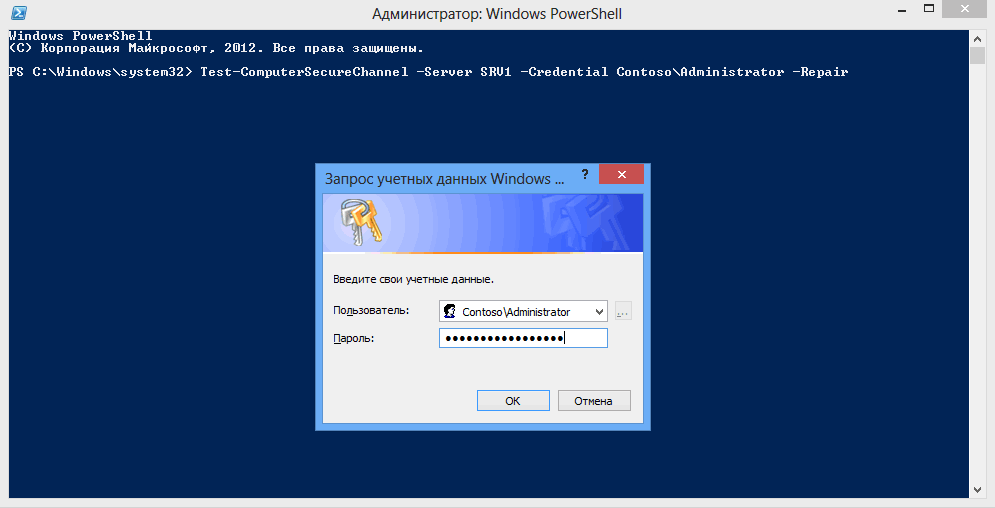

Проверка и восстановление доверительного отношения компьютера с доменом с помощью PowerShell

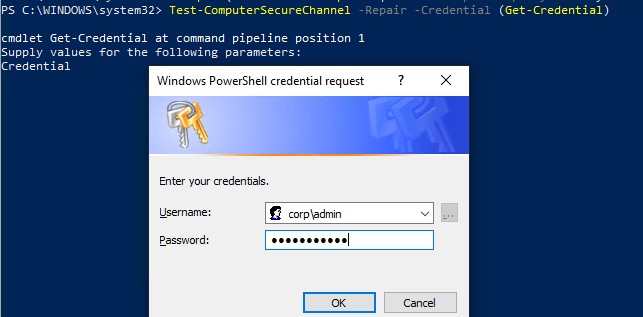

Если вы не можете аутентифицироваться на компьютере под доменной учетной записью с ошибкой “Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом”, вам нужно войти на компьютер под локальной учетной записью с правами администратора. Также можно отключить сетевой кабель и авторизоваться на компьютере под доменной учетной записью, которая недавно заходила на этот компьютер, с помощью кэшированных учетных данных (Cached Credentials).

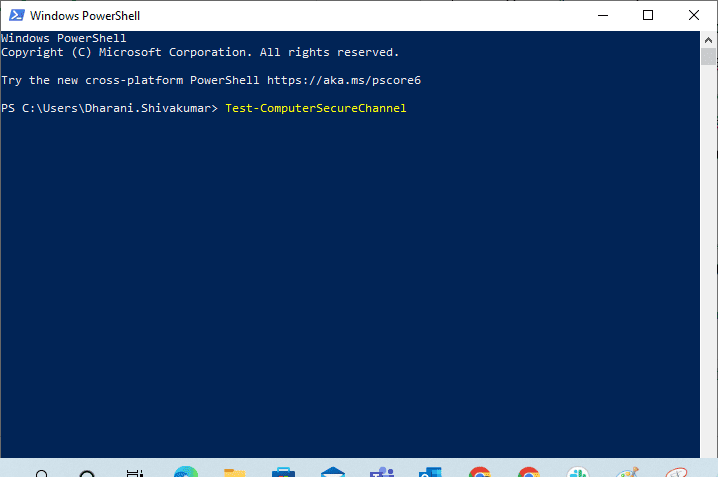

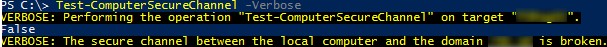

Откройте консоль PowerShell и с помощью командлета Test-ComputerSecureChannel проверьте соответствует ли локальный пароль компьютера паролю, хранящемуся в AD.

Test-ComputerSecureChannel –verbose

Если пароли не совпадают и компьютер не может установить доверительные отношения с доменом, команда вернет значение False –

The Secure channel between the local computer and the domain winitpro.ru is broken

.

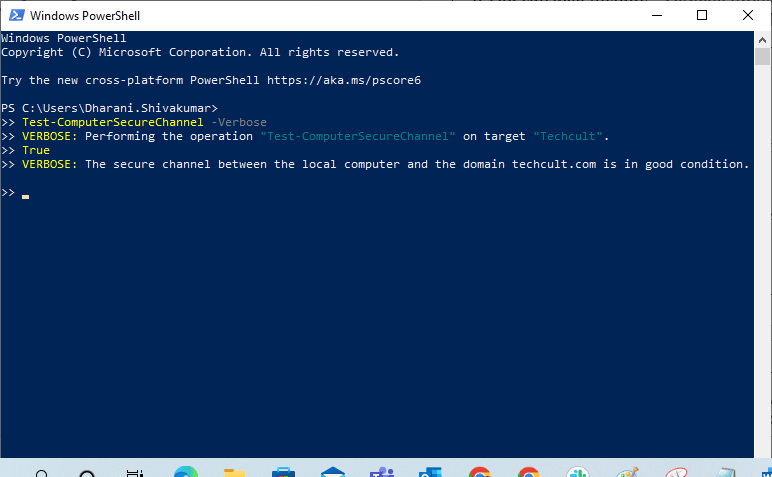

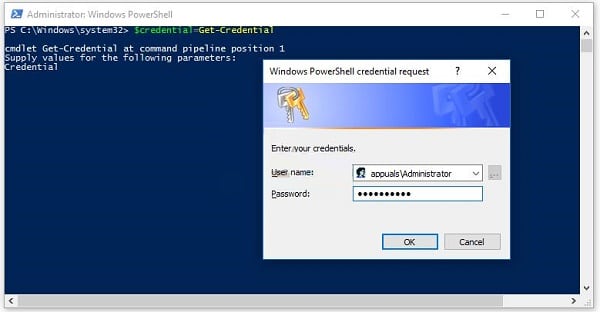

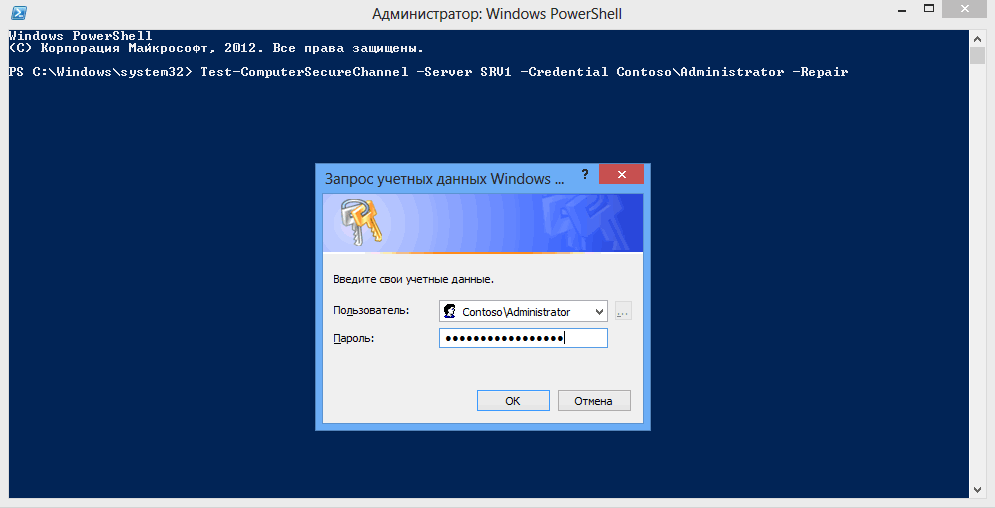

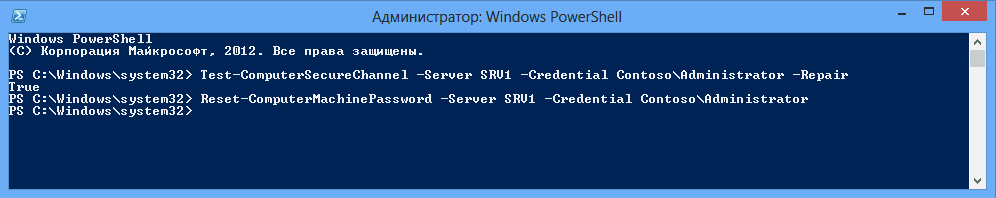

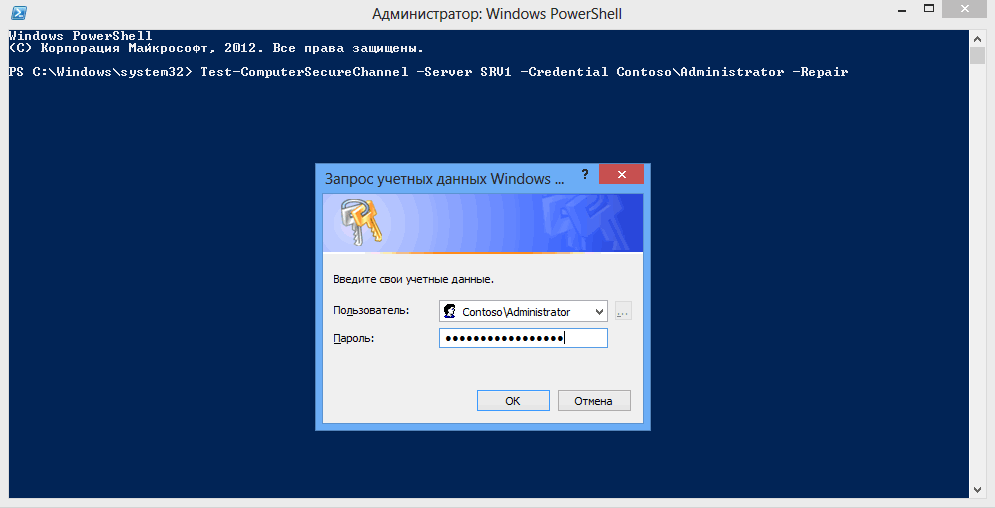

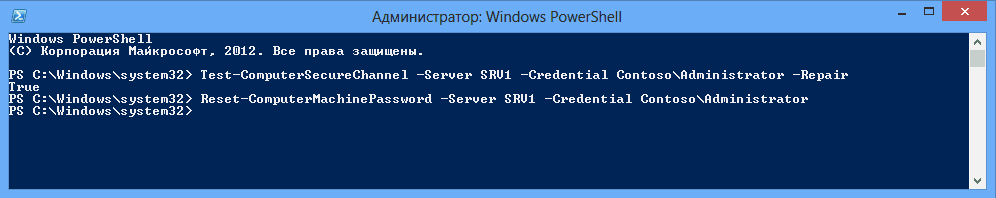

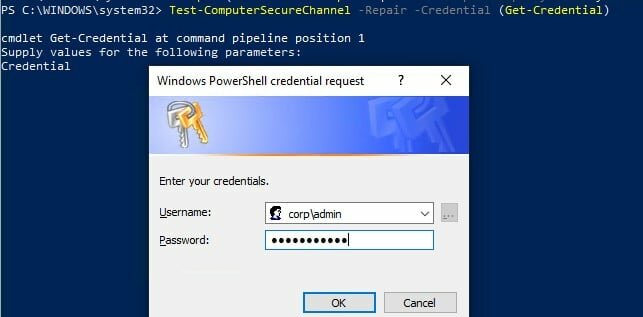

Чтобы принудительно сбросить пароль учётной записи данного компьютера в AD, нужно выполнить команду:

Test-ComputerSecureChannel –Repair –Credential (Get-Credential)

Для выполнения операции сброса пароля нужно указать учетную запись и пароль пользователя, у которого достаточно полномочий на сброс пароля учетной записи компьютера. Этому пользователя должны быть делегированы права на компьютеры в Active Directory (можно использовать и члена группы Domain Admins, но это не комильфо).

После этого нужно еще раз выполнить команду

Test-ComputerSecureChannel

и убедится, что она возвращает True (

The Secure channel between the local computer and the domain winitpro.ru is in good condition

).

Итак, пароль компьютера сброшен без перезагрузки и без ручного перевоода в домен. Теперь вы можете аутентифицировать на компьютере под доменной учетной записью.

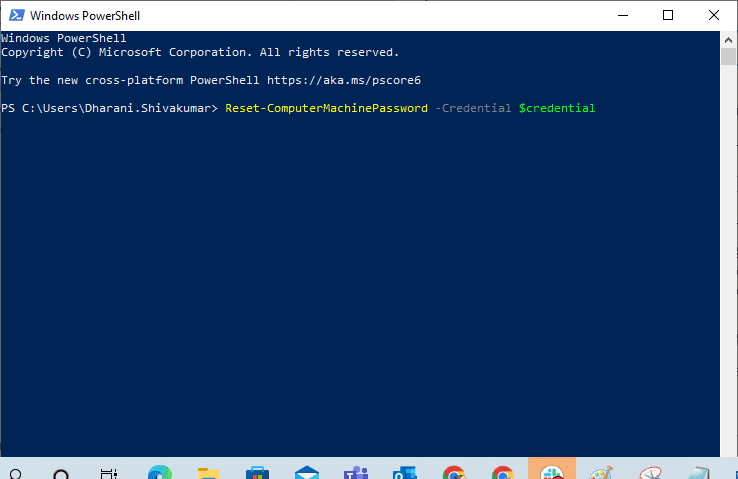

Также для принудительной смены пароля можно использовать командлет Reset-ComputerMachinePassword.

Reset-ComputerMachinePassword -Server dc01.corp.winitpro.ru -Credential corpdomain_admin

dc01.corp.winitpro.ru

– имя ближайшего DC, на котором нужно сменить пароль компьютера.

Имеет смысл сбрасывать пароль компьютера каждый раз, перед тем как вы создаете снапшот виртуальной машины или точку восстановления компьютера. Это упростит вам жизнь при откате к предыдущему состоянию компьютера.

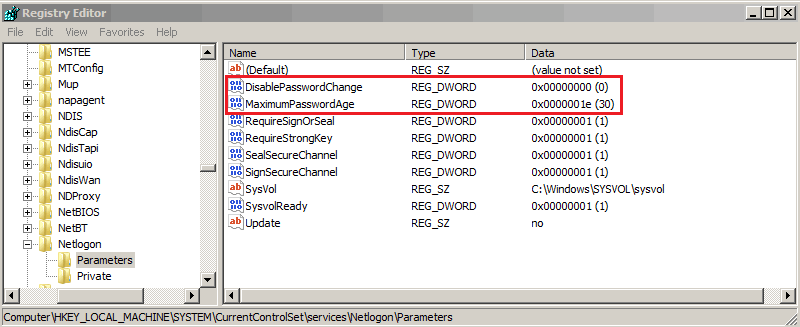

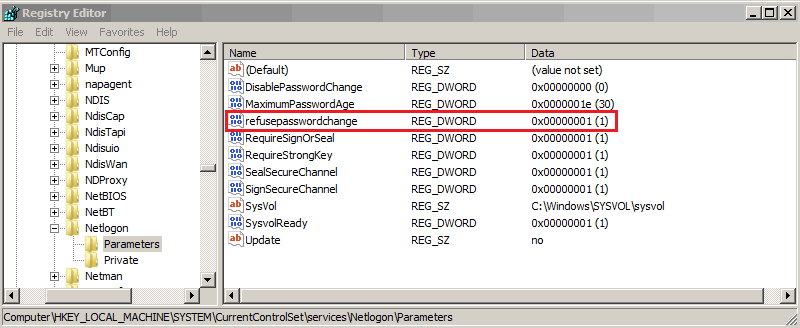

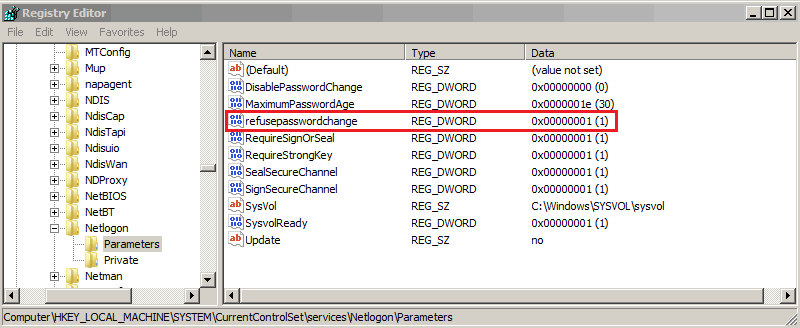

Если у вас есть среда разработки или тестирования, где приходится часто восстанавливать предыдущее состояние ВМ из снапшотов, возможно стоит с помощью GPO точечно отключить смену пароля в домене для таких компьютеров. Для этого используется политика Domain member: Disable machine account password changes из секции Computer Configuration -> Policies -> Windows Settings -> Security Settings -> Local Policies -> Security Options. Можно нацелить политики на OU с тестовыми компьютерам или воспользоваться WMI фильтрами GPO.

С помощью командлета Get-ADComputer (из модуля Active Directory Windows PowerShell) можно проверить время последней смены пароля компьютера в AD:

Get-ADComputer –Identity spb-pc22121 -Properties PasswordLastSet

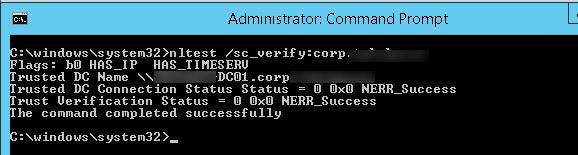

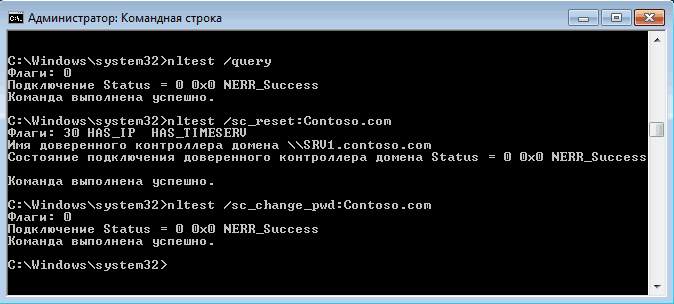

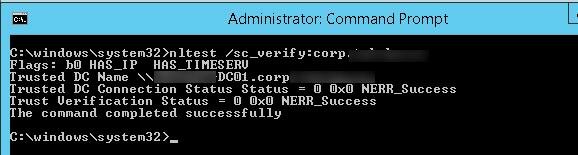

Также можно проверить наличие безопасного канала между компьютером и DC командой:

nltest /sc_verify:corp.winitpro.ru

Следующие строки подтверждают, что доверительные отношения были успешно восстановлены:

Trusted DC Connection Status Status = 0 0x0 NERR_Success Trust Verification Status = 0 0x0 NERR_Success

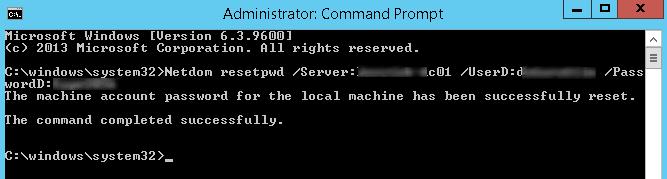

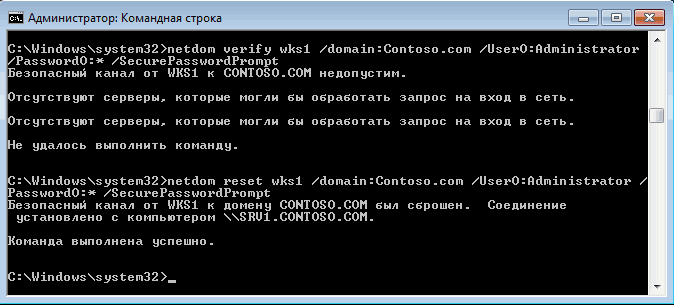

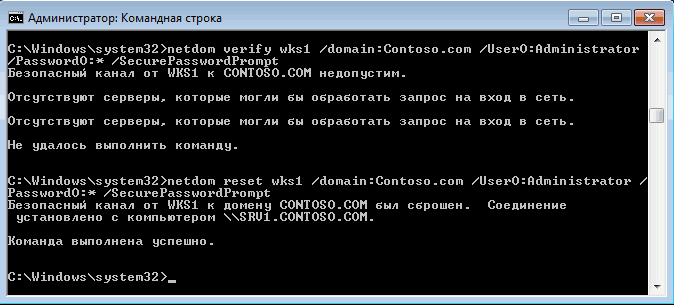

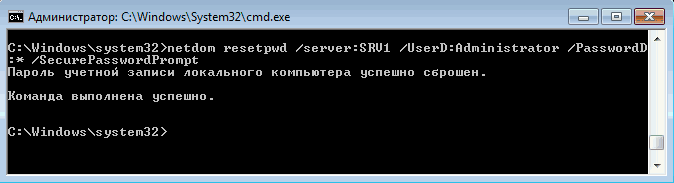

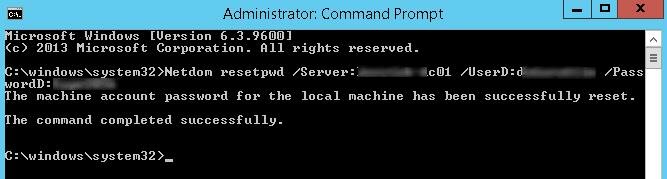

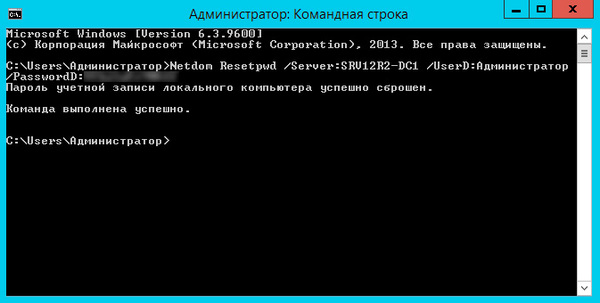

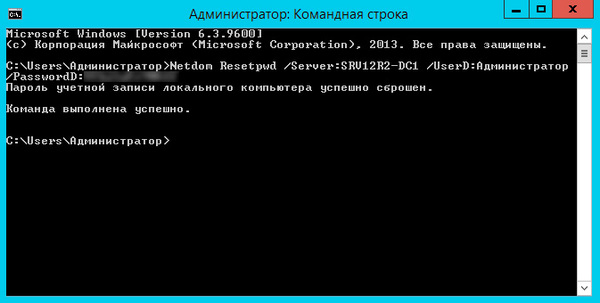

Восстановления доверия с помощью утилиты Netdom

В Windows 7/2008R2 и предыдущих версиях Windows, на которых отсутствует PowerShell 3.0, не получится использовать командлеты Test-ComputerSecureChannel и Reset-ComputerMachinePassword для сброса пароля компьютера и восстановления доверительных отношений с доменом. В этом случае для восстановления безопасного канала с контроллером домена нужно воспользоваться утилитой

netdom.exe

.

Утилита Netdom включена в состав Windows Server начиная с 2008, а на компьютерах пользователей может быть установлена из RSAT (Remote Server Administration Tools). Чтобы восстановить доверительные отношения, нужно войти в систему под локальным администратором (набрав “.Administrator” на экране входа в систему) и выполнить такую команду:

Netdom resetpwd /Server:DomainController /UserD:Administrator /PasswordD:Password

- Server – имя любого доступного контроллера домена;

- UserD – имя пользователя с правами администратора домена или делегированными правами на компьютеры в OU с учетной записью компьютера;

- PasswordD – пароль пользователя.

Netdom resetpwd /Server:spb-dc01 /UserD:aapetrov /PasswordD:[email protected]@w0rd

Послу успешного выполнения команды не нужно перезагружать компьютер, достаточно выполнить логофф и войти в систему под доменной учетной.

Как вы видите, восстановить доверительные отношения междду компьютером и доменом довольно просто.

С ошибкой «Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом» время от времени приходится сталкиваться каждому системному администратору. Но не каждый понимает причины и механизмы процессов, приводящие к ее возникновению. Потому что без понимания смысла происходящих событий невозможно осмысленное администрирование, которое подменяется бездумным выполнением инструкций.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Учетные записи компьютеров, также, как и учетные записи пользователей, являются участниками безопасности домена. Каждому участнику безопасности автоматически присваивается идентификатор безопасности (SID) на уровне которого осуществляется доступ к ресурсам домена.

Перед тем как предоставить учетной записи доступ к домену необходимо проверить ее подлинность. Каждый участник безопасности должен иметь свою учетную запись и пароль, учетная запись компьютера не исключение. При присоединении компьютера к Active Directory для него создается учетная запись типа «Компьютер» и устанавливается пароль. Доверие на этом уровне обеспечивается тем, что данная операция производится администратором домена или иным пользователем, имеющим для этого явные полномочия.

Впоследствии при каждом входе в домен компьютер устанавливает защищенный канал с контроллером домена и сообщает ему свои учетные данные. Таким образом между компьютером и доменом устанавливаются доверительные отношения и дальнейшее взаимодействие происходит согласно установленных администратором политик безопасности и прав доступа.

Пароль учетной записи компьютера действует 30 дней и впоследствии автоматически изменяется. При этом важно понимать, что смену пароля инициирует компьютер. Это происходит аналогично процессу смены пароля пользователя. Обнаружив, что текущий пароль просрочен, компьютер при очередном входе в домен его заменит. Поэтому, даже если вы не включали компьютер несколько месяцев, доверительные отношения в домене сохранятся, а пароль будет заменен при первом входе после длительного перерыва.

Доверительные отношения нарушаются в том случае, если компьютер пытается аутентифицироваться в домене с недействительным паролем. Как такое может произойти? Самый простой способ — это откатить состояние компьютера, например, штатной утилитой восстановления системы. Такой же эффект может быть достигнут при восстановлении из образа, снапшота (для виртуальных машин) и т.п.

Еще один вариант — это изменение учетной записи другим компьютером с таким же именем. Ситуация довольно редкая, но иногда случается, например, когда сотруднику поменяли ПК с сохранением имени, выведя из домена старый, а потом снова ввели его в домен забыв переименовать. В этом случае старый ПК при повторном вводе в домен сменит пароль ученой записи компьютера и новый ПК уже не сможет войти, так как не сможет установить доверительные отношения.

Простой пример: старый компьютер переименовали и отдали в другой отдел, после чего произошел сбой, и он автоматически откатился на последнюю контрольную точку. После чего данный ПК попытается аутентифицироваться в домене под старым именем и закономерно получит ошибку установления доверительных отношений. Правильными действиями в этом случае будет переименовать компьютер как он должен называться, создать новую контрольную точку и удалить старые.

И только убедившись, что нарушение доверительных отношений было вызвано объективно необходимыми действиями и именно для этого компьютера можно приступать к восстановлению доверия. Сделать это можно несколькими способами.

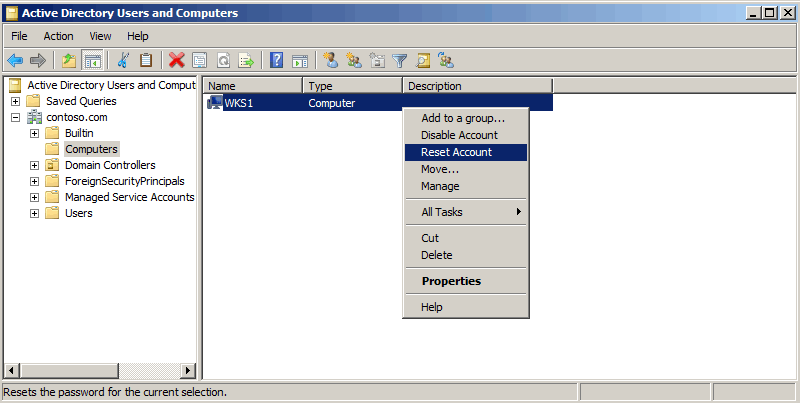

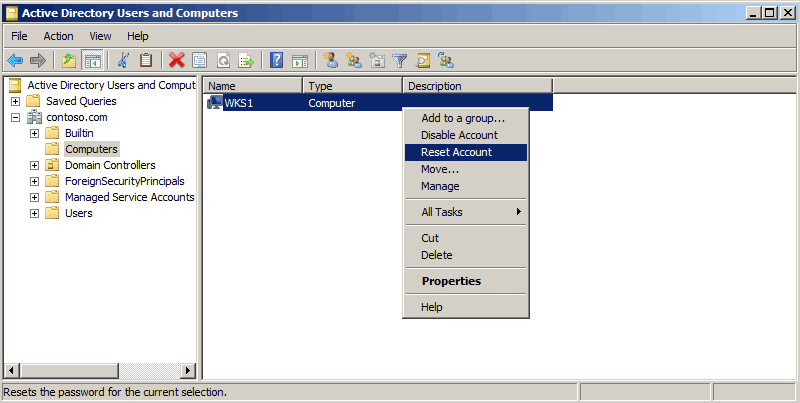

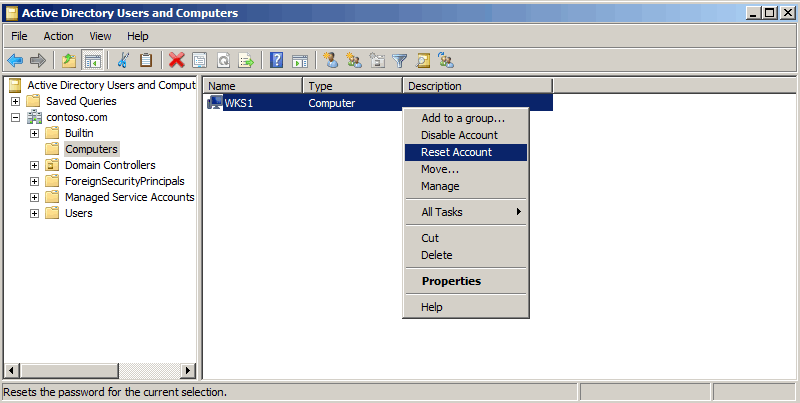

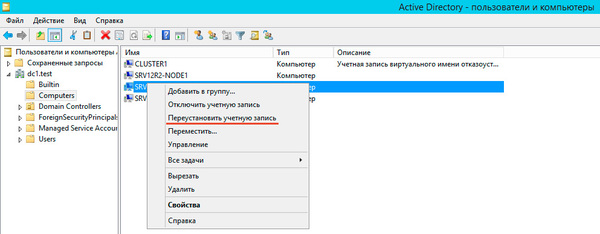

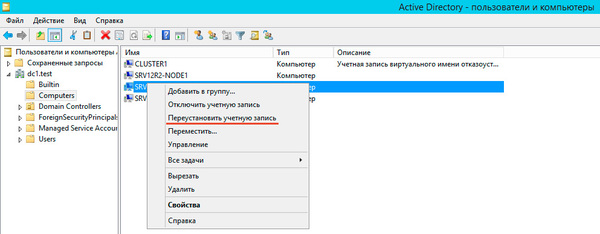

Пользователи и компьютеры Active Directory

Это самый простой, но не самый быстрый и удобный способ. Открываем на любом контроллере домена оснастку Пользователи и компьютеры Active Directory, находим необходимую учетную запись компьютера и, щелкнув правой кнопкой мыши, выбираем Переустановить учетную запись.

Недостаток этого способа, что машину требуется выводить из домена, а также необходимость двух (одной) перезагрузки.

Утилита Netdom

Данная утилита входит в состав Windows Server начиная с редакции 2008, на пользовательские ПК ее можно установить из состава пакета RSAT (Средства удаленного администрирования сервера). Для ее использования войдите на целевой системе локальным администратором и выполните команду:

Netdom resetpwd /Server:DomainController /UserD:Administrator /PasswordD:PasswordРазберем опции команды:

- Server — имя любого доменного контроллера

- UserD — имя учетной записи администратора домена

- PasswordD — пароль администратора домена

Командлет PowerShell 3.0

В отличие от утилиты Netdom, PowerShell 3.0 входит в состав системы начиная с Windows 8 / Server 2012, для более старых систем его можно установить вручную, поддерживаются Windows 7, Server 2008 и Server 2008 R2. В качестве зависимости требуется Net Framework не ниже 4.0.

Точно также войдите на системе, для которой нужно восстановить доверительные отношения, локальным администратором, запустите консоль PowerShell и выполните команду:

Reset-ComputerMachinePassword -Server DomainController -Credential DomainAdminгде:

- Server — имя любого контроллера домена

- Credential — имя домена / учетной записи администратора домена

При выполнении этой команды появится окно авторизации в котором вы должны будете ввести пароль для указанной вами учетной записи администратора домена.

Как видим, восстановить доверительные отношения в домене довольно просто, главное — правильно установить причину возникновения данной проблемы, так как в разных случаях потребуются разные методы. Поэтому мы не устаем повторять: при возникновении любой неполадки сначала нужно выявить причину, а только потом принимать меры к ее исправлению, вместо того чтобы бездумно повторять первую найденную в сети инструкцию.

Дополнительные материалы:

- Службы каталогов. Часть 1 — Общие понятия

- Службы каталогов. Часть 2 — Реализации служб каталогов

- Службы каталогов. Часть 3 — Структура Active Directory

- Active Directory — от теории к практике. Часть 1 — общие вопросы

- Active Directory — от теории к практике. Часть 2 — разворачиваем доменную структуру

- Active Directory — от теории к практике. Часть 3 — настройка DHCP

- Active Directory — от теории к практике. Часть 4 — перенос учетных записей в домен

- Настраиваем высокодоступный DHCP-сервер в Windows Server 2012

- Быстрое развертывание Active Directory с отказоустойчивой конфигурацией DHCP

- Синхронизация времени Active Directory с внешним источником

- Обновление схемы Active Directory

- Управление ролями FSMO при помощи Ntdsutil

- Управление ролями FSMO с помощью PowerShell

- Восстанавливаем доверительные отношения в домене

- Очистка метаданных контроллера домена в Active Directory

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Не удалось установить доверительные отношения

Оглавление

- Восстановить доверительные отношения путём повторного ввода в домен

- Как восстановить доверительные отношения через PowerShell

- Как восстановить доверительные отношения через командную строку (cmd)

Введение

Привет! Бывает такое, что требуется восстановить компьютер или сам контроллер домена из точки восстановления/снэпшота (если это виртуальная машина). И частенько это приводит к потере доверительных отношений

между компьютером и доменом. Мы получаем ошибку:

Не удалось восстановить доверительные отношения между рабочей станцией и доменом.

Или в английском варианте: The trust relationship between this workstation and the primary domain failed.

Или

База данных диспетчера учетных записей на сервере не содержит записи для регистрации компьютера через доверительные отношения с этой рабочей станцией.

В английском варианте: The security database on the server does not have a computer account for this workstation trust relationship.

Для того, чтобы восстановить доверительные отношения можно пойти тремя способами. Давайте их рассмотрим ниже.

Да, для того чтобы восстановить доверительные отношения с доменом необходимо на компьютер зайти под локальной учётной записью. Если доступа к локальной учётной записи нет, то

необходимо сбросить пароль Windows.

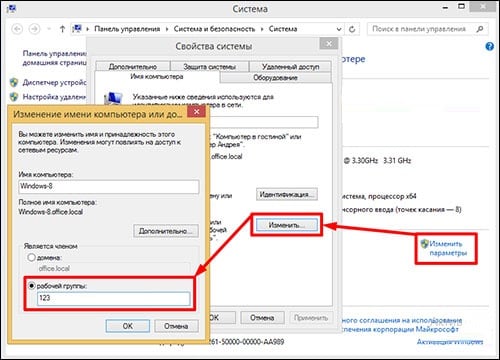

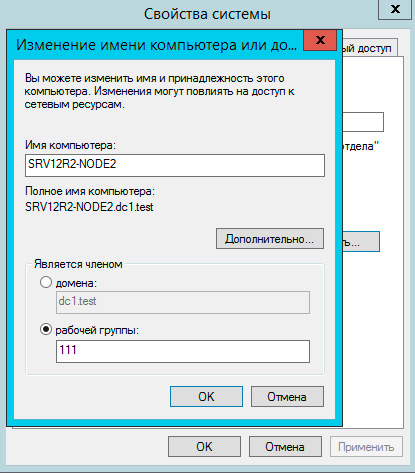

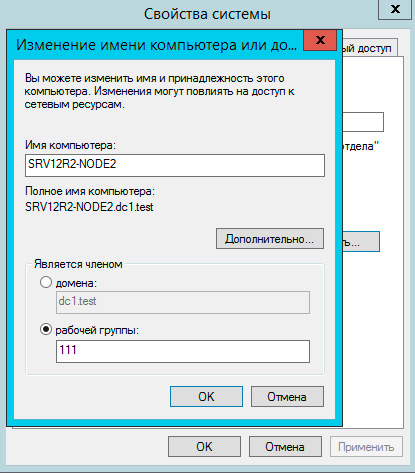

Восстановить доверительные отношения путём повторного ввода в домен

Самый долгий, но самый верный способ, который поможет восстановить доверительные отношения с доменом при любом раскладе! Работет железебетонно 😎.

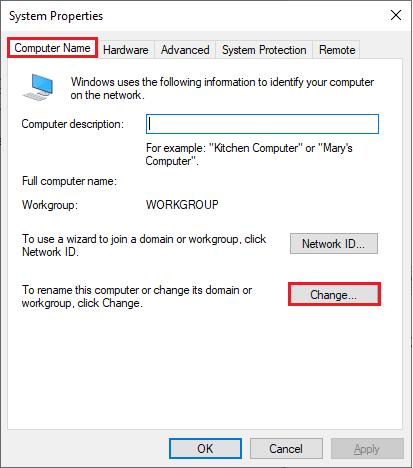

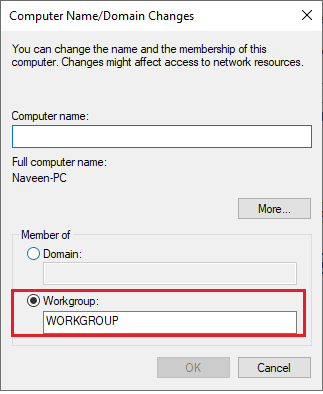

Открываем свойства системы

Win + R

sysdm.cpl

Enter

и переходим в Изменение имени компьютера или домена через кнопку изменить…. Возвращаем компьютер в любую рабочую группу (придумываем сами), сохраняемся без перезагрузки.

Теперь повторно вводим компьютер в домен и перезагружаемся чтобы восстановить доверительные отношения с доменом.

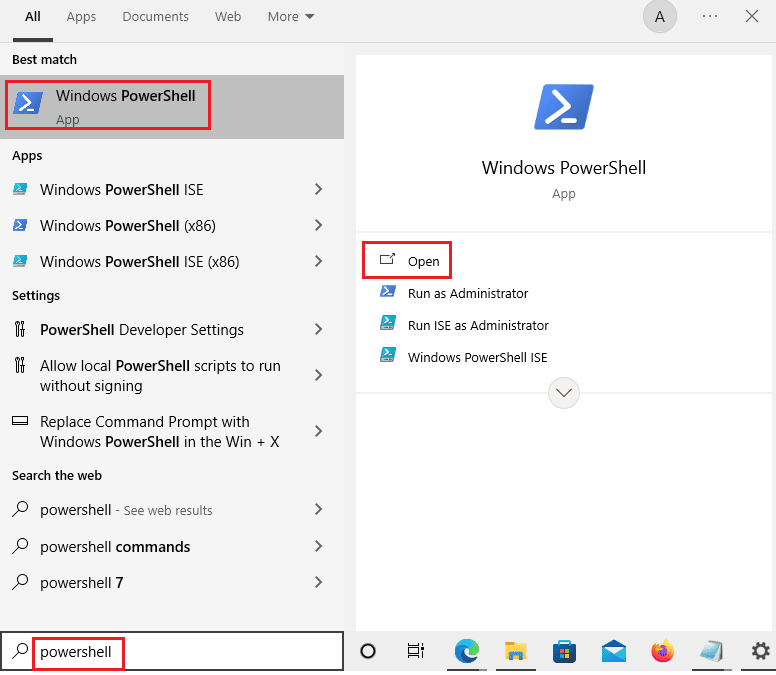

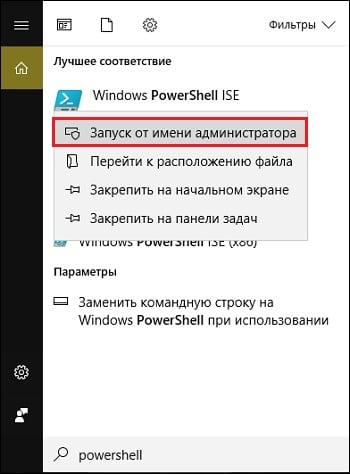

Как восстановить доверительные отношения через PowerShell

Если компьютеру не удалось установить доверительные отношения с доменом, то их можно восстановить без перезагрузки компьютера прямо из PowerShell.

У этого способа есть один минус. Он не работает на старых системах, так что у кого до сих пор Windows XP 😨, то сносите это гавно мамонта и установите нормальную ось переходите сразу к следующему способу.

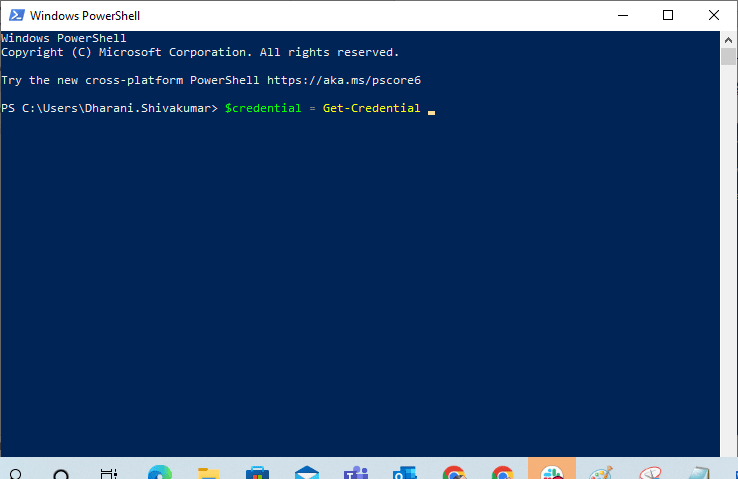

Итак, запускаем PowerShell

Win + R

powershell

Shift + Enter. Давайте проверим, действительно ли компьютеру не удалось установить доверительные отношения через проверку канала между локальным компьютером и его доменом:

Test-ComputerSecureChannel –verbose

Если False – то нет доверия этому компьютеру 😆; если True – то всё в порядке. Если у вас ошибка: не удалось установить доверительные отношения то скорее всего

вы увидите False. Для того, чтобы восстановить доверительные отношения в домене необходмио cбросить канал между локальным компьютером и его доменом командой:

Test-ComputerSecureChannel –Repair

Если не сработала команда выше, то используйте другую команду (с запросом учётных данных):

Test-ComputerSecureChannel –Repair –Credential (Get-Credential)

В этом случае будет запрошен логин и пароль администратора домена. Вводим его и подтверждаем сброс канала.

Поздавляю! Вам удалось восстановить доверительные отношения в домене. Это можно проверить выполнив эту же команду с ключом –verbose:

Test-ComputerSecureChannel –verbose

И в заключение хочу добавить:

Если в у вас несколько контроллеров домена, то проверить канал между локальным компьютером и конкретным контроллером домена можно выполнив команду:

Test-ComputerSecureChannel -Server "dc-03.itlocate.ru"Где dc-03.itlocate.ru – ваш контроллер домена.

Как восстановить доверительные отношения через командную строку (cmd)

Восстановить доверительные отношения можно при помощи утилиты netdom. Она идёт штатно вместе с Windows Server от 2008. На рабочие машины её можно установить с RSAT

(Скачать средств администрирования windows можно с официального сайта Microsoft). Для использования утилиты

Netdom необходимо командную строку запустить от имени Администратора. И выполнить команду:

Netdom resetpwd /Server:dc-03 /UserD:admin /PasswordD:pass

Где dc-03 – контроллер домена; admin – учётная запись администратора домена; pass – пароль от этой учётной записи.

Теперь ошибка Не удалось установить доверительные отношения устарнена до следующего отката системы с точки восстановления 😅.

Находясь дома или на рабочем месте, вы можете обслуживать свои клиентские и серверные компьютеры в рамках двух простых инфраструктур, а именно, рабочей группы (используемой для малого бизнеса с 10 или менее компьютерами) и домена (имеет тысячи компьютеров, подключенных к централизованной сети). Для инфраструктуры рабочей группы вам может не понадобиться выделенный сервер, тогда как для инфраструктуры домена вам потребуется как минимум один сервер, который имеет функции как доменных служб Active Directory, так и служб доменных имен. Многие пользователи жалуются, что доверительные отношения между этой рабочей станцией и основным доменом не удались. Windows 10 возникает на ПК, когда они пытаются войти в учетную запись домена. Если вы также один из них, мы предлагаем идеальное руководство по упорядочиванию доверительных отношений между этой рабочей станцией и основным доменом без проблем с локальным администратором.

Как исправить доверительные отношения между этой рабочей станцией и основным доменом в Windows 10

Одной из наиболее распространенных проблем, с которыми сталкиваются системные администраторы, является проблема с доверительными отношениями между этой рабочей станцией и основным доменом. Ниже приведены несколько моментов, которые необходимо знать для указанной проблемы.

- Если вы объединяете свой компьютер с любым доменом Active Directory, необходимо установить новую учетную запись пользователя и пароль.

- Когда вы входите на свой компьютер в домен Active Directory, безопасный канал устанавливается вместе с ближайшим контроллером домена. Контроллер домена (DC) проверяет учетные данные пользователя, и теперь между вашим ПК и доменом устанавливается доверие, если учетные данные соответствуют политикам безопасности, предварительно определенным компанией.

- Пароль действителен в течение 30 дней (по умолчанию), и вы должны изменить его по истечении отведенного времени.

- Срок действия вашей локальной учетной записи и пароля в AD не истекает. Это связано с тем, что политики паролей домена не применяются к объектам компьютеров Active Directory.

- Интересен тот факт, что, даже если вы не включали компьютер несколько месяцев или год, доверительные отношения между ПК и доменом все равно сохранятся. Таким образом, при следующем входе на рабочую станцию, подключенную к домену, пароль будет изменен при первом входе.

- Когда это доверительное отношение прерывается по какой-либо причине, доверительные отношения между этой рабочей станцией и основным доменом не выполняются, на экране не появляется приглашение локального администратора.

Как проверить доверительные отношения между рабочей станцией и основным доменом

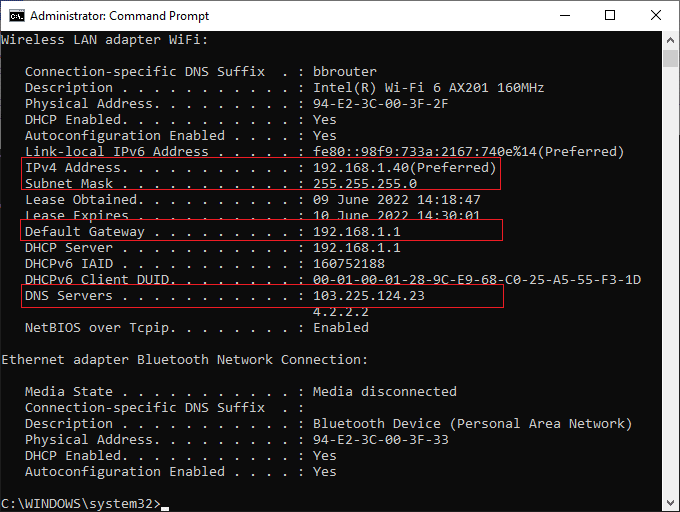

Чтобы проверить доверительные отношения между вашей рабочей станцией и основным доменом, вы должны убедиться, что локальный пароль вашего компьютера синхронизирован с паролем учетной записи компьютера, контролируемого доменом. Следуйте приведенным ниже инструкциям, чтобы найти то же самое.

1. Войдите на свой компьютер, используя локальную учетную запись администратора и пароль.

Примечание. Если вы столкнулись с трудностями при входе в свой компьютер, который также использует учетную запись домена, временно отключите кабель Ethernet. Иногда это может позволить вам войти на компьютер, используя кэшированные учетные данные пользователя Active Directory. После того, как вы вошли в систему, используя эти кэшированные учетные данные, повторно подключите кабель Ethernet.

2. Теперь нажмите клавишу Windows и введите PowerShell, затем нажмите «Открыть».

3. Затем введите команду Test-ComputerSecureChannel и нажмите клавишу Enter.

4. Вы также можете включить параметр переключателя –verbose и нажать клавишу Enter.

Test-ComputerSecureChannel -Verbose VERBOSE: Performing the operation Test-ComputerSecureChannel on target Techcult(Type Company Name). True VERBOSE: The secure channel between the local computer and the domain techcult.com is in good condition.

5. Вы должны получить Защищенный канал между локальным компьютером и доменом (название компании).com в хорошем состоянии. Если да, то доверительные отношения между рабочей станцией и доменом хорошие.

Причины, которые вызывают проблему с доверительными отношениями

Проблема с доверительными отношениями домена может возникнуть на вашем компьютере по нескольким причинам.

- Когда домен больше не доверяет вашей рабочей станции, вы столкнетесь с проблемой отказа доверительных отношений между этой рабочей станцией и основным доменом.

- Когда учетные данные пароля локальной учетной записи вашего ПК не совпадают с паролем объекта вашего ПК в Active Directory, вы столкнетесь с той же проблемой.

- Если ваша рабочая станция попытается аутентифицировать домен с неправильным паролем, вы столкнетесь с обсуждаемой проблемой.

- Также бывает после переустановки Windows.

- Когда ваш компьютер восстанавливается до старой точки восстановления или моментального снимка с просроченным паролем учетной записи компьютера.

Вот список супер семи методов устранения неполадок, которые помогут вам исправить доверительные отношения между этой рабочей станцией и ошибкой основного домена. Следуйте тому же, чтобы достичь наилучших результатов.

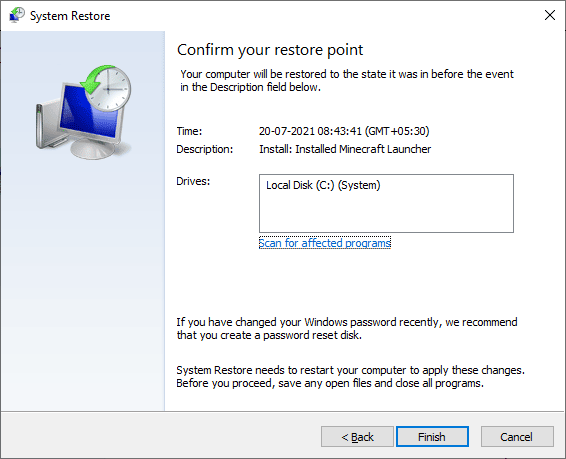

Примечание. Убедитесь, что вы создали точку восстановления системы, чтобы восстановить компьютер с Windows 10, если что-то пойдет не так.

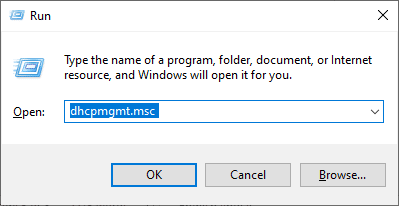

Способ 1: включить DHCP-сервер

Если вы недавно добавили новый DHCP-сервер или внесли какие-либо изменения в существующий пул DHCP, продолжайте читать этот метод. Вы можете назначать IP-адреса своим хост-компьютерам в сети, но статическими или динамическими методами адресации.

Немногие пользователи сообщили, что проблема с доверительными отношениями между этой рабочей станцией и основным доменом возникла после добавления DHCP-сервера к серверу. Это происходит, когда вы добавляете неправильный пул IP-адресов DHCP в хост-сети. Следовательно, необходимо проверить, правильно ли работает DHCP, как указано ниже.

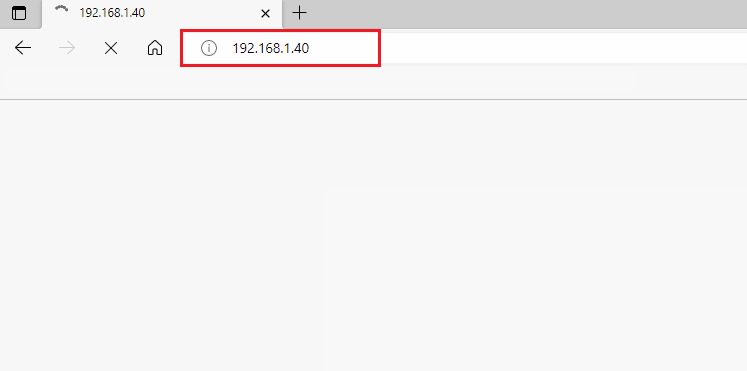

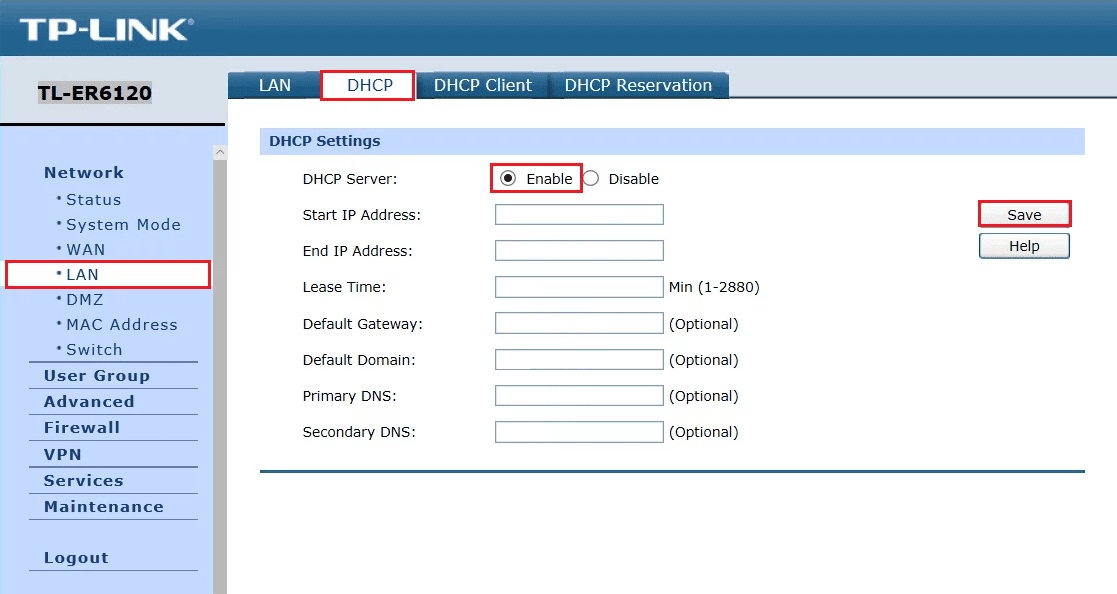

Примечание. Здесь описаны действия по проверке конфигурации DHCP для Windows Server 2016 и TP-Link TL-ER6120, работающих с IP-адресом 192.168.1.0/24. Следуйте инструкциям в соответствии с настройками вашей сети.

1. Нажмите и удерживайте клавиши Windows + R вместе, чтобы открыть диалоговое окно «Выполнить».

2. Теперь введите dhcpmgmt.msc и нажмите Enter, чтобы запустить инструмент управления DHCP.

3. Теперь разверните свой сервер до techcult.comIPv4Scope.

4. Если вы обнаружите, что конфигурация DHCP настроена неправильно (IP-адрес 192.168.1.0/24), вам необходимо изменить конфигурацию DHCP.

Затем, чтобы проверить конфигурацию DHCP вашего маршрутизатора (например, TP-Link TL-ER6120), выполните следующие действия.

1. Запишите IP-адрес, имя пользователя и пароль вашего беспроводного маршрутизатора.

Примечание. Если вы не знаете, как узнать IP-адрес вашего маршрутизатора, обратитесь к нашему руководству «Как найти IP-адрес моего маршрутизатора?». или вы также можете найти информацию в руководстве маршрутизатора.

2. Теперь запустите любой браузер и введите IP-адрес вашего маршрутизатора в адресной строке.

3. Теперь введите учетные данные маршрутизатора и войдите в систему.

4. Затем перейдите на вкладку «Сеть» и выберите «Локальная сеть» на левой панели.

5. Теперь перейдите на вкладку DHCP и убедитесь, что сервер DHCP включен. Проверьте адреса DHCP и нажмите «Сохранить», если вы внесли какие-либо изменения.

Способ 2: повторное присоединение к машине из домена

Повторное присоединение к машине или рабочей станции из домена — потенциальное исправление доверительных отношений между этой рабочей станцией и ошибкой сбоя основного домена. Все, что вам нужно, это учетная запись администратора домена, которая имеет все права на добавление или присоединение любой машины из домена.

Примечание. В этой статье мы продемонстрировали действия по повторному присоединению к Windows 10 Pro с помощью компьютера с Server 2016. Вы также можете выполнить эти шаги с другими клиентскими и серверными ОС на компьютере с Windows XP или Windows 8, используя Windows Server 2003 или 2012 R2.

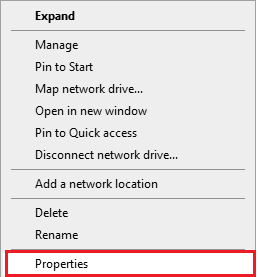

1. Войдите в свою учетную запись локального администратора Windows и одновременно нажмите клавиши Windows + E, чтобы открыть проводник.

2. Затем щелкните Этот компьютер справа от Проводника и выберите Свойства.

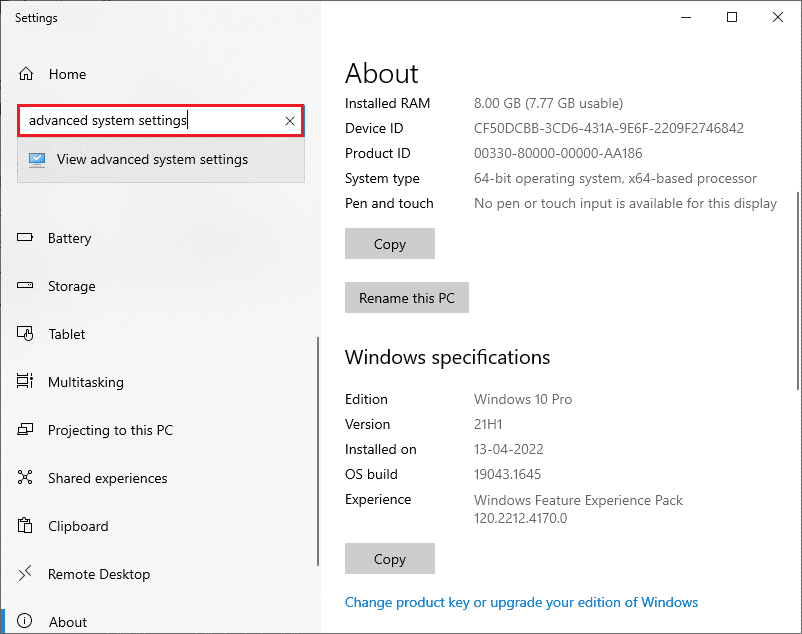

3. Затем найдите и нажмите «Просмотреть дополнительные параметры системы» и перейдите на вкладку «Имя компьютера».

4. Теперь нажмите кнопку «Изменить…».

5. Затем в окне «Изменения имени компьютера/домена» выберите переключатель «Рабочая группа» и введите любое имя.

6. Затем нажмите OK, чтобы сохранить изменения.

7. В следующем запросе безопасности Windows введите учетные данные своей учетной записи администратора и нажмите OK.

8. Подтвердите следующие последовательные подсказки, нажав OK и выйдя из окон «Свойства системы».

9. Перезагрузите компьютер и войдите в свою учетную запись пользователя домена Windows 10.

Проверьте, исправили ли вы проблему доверительных отношений между вашей рабочей станцией и доменом.

Способ 3: используйте PowerShell для исправления доверительных отношений домена

Это еще один потенциальный метод, который поможет вам исправить доверительные отношения домена PowerShell. Это поможет вам установить доверительные отношения между клиентом и рабочей станцией. Для этого вам потребуется учетная запись локального администратора. Следуйте инструкциям, чтобы исправить доверительные отношения между этой рабочей станцией и основным доменом из-за сбоя Windows 10.

1. Войдите в свою учетную запись локального администратора Windows 10.

2. Теперь нажмите клавишу Windows и введите PowerShell, затем нажмите «Открыть».

3. Теперь введите команду $credential = Get-Credential и нажмите клавишу Enter.

4. Затем введите пароль своей учетной записи домена и нажмите OK.

5. Затем введите команду Reset-ComputerMachinePassword -Credential $credential и нажмите клавишу Enter.

6. Теперь выйдите из PowerShell и перезагрузите компьютер.

7. Затем войдите в учетную запись домена Windows 10 и проверьте, можете ли вы исправить доверительные отношения домена PowerShell.

Способ 4: добавить контроллер домена в диспетчер учетных данных

С помощью этого метода вы можете решить обсуждаемую проблему, добавив учетную запись контроллера домена в Credential Manager. Следуйте инструкциям на ПК с Windows 10.

1. Войдите в свою учетную запись локального администратора Windows 10.

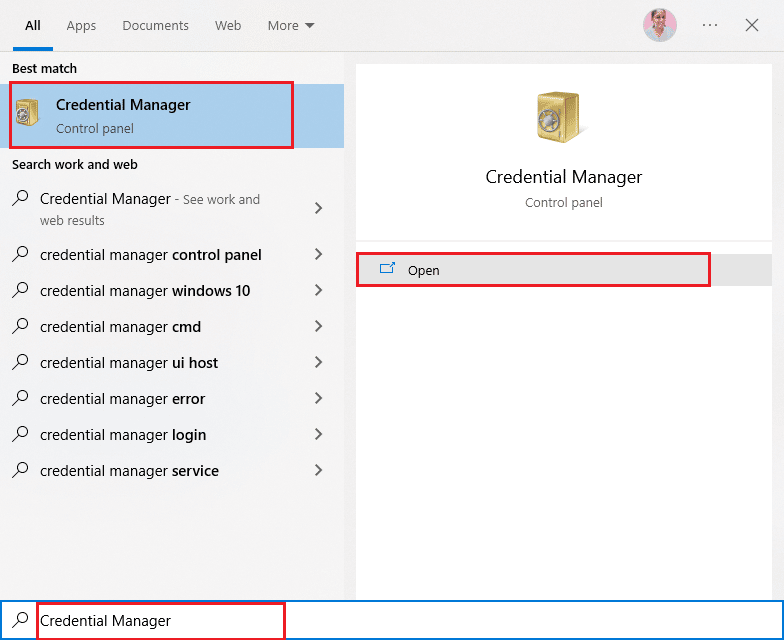

2. Теперь нажмите клавишу Windows и введите Credential Manager. Затем нажмите Открыть.

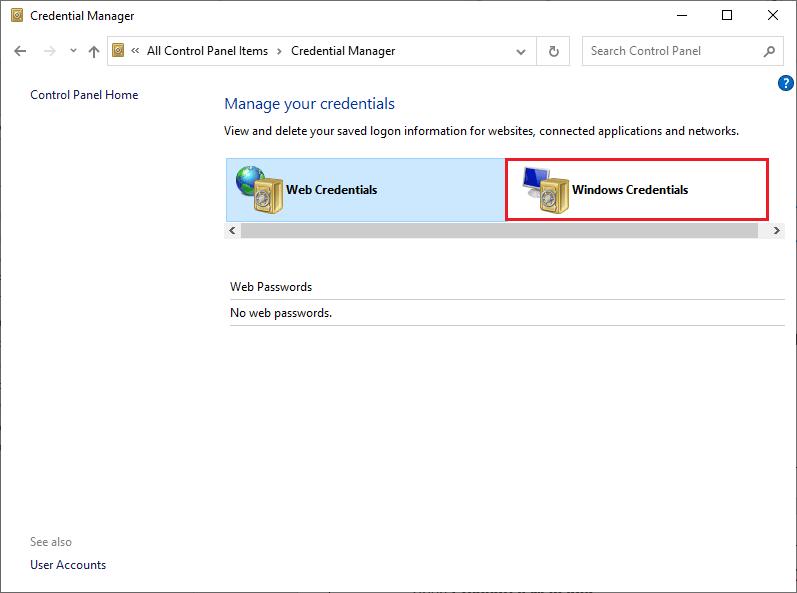

3. Затем щелкните Учетные данные Windows, как показано на рисунке.

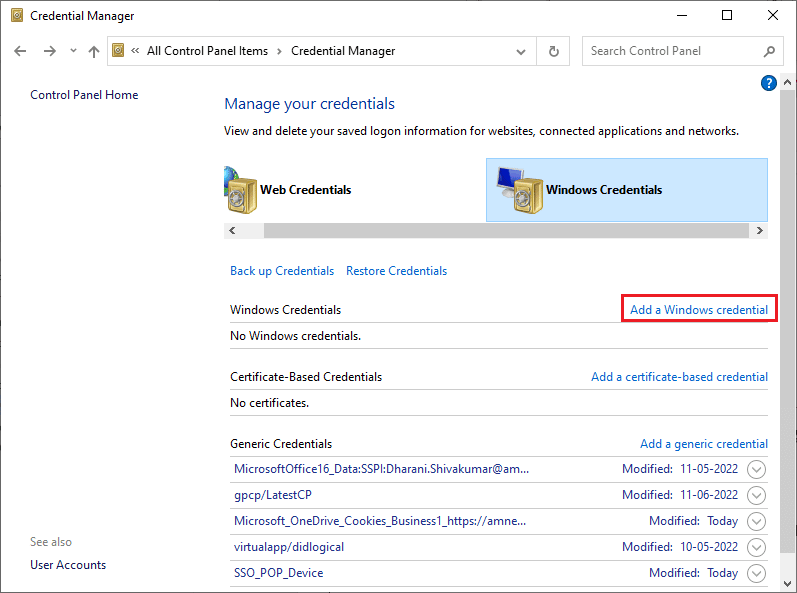

4. Затем щелкните ссылку «Добавить учетные данные Windows», как показано на рисунке.

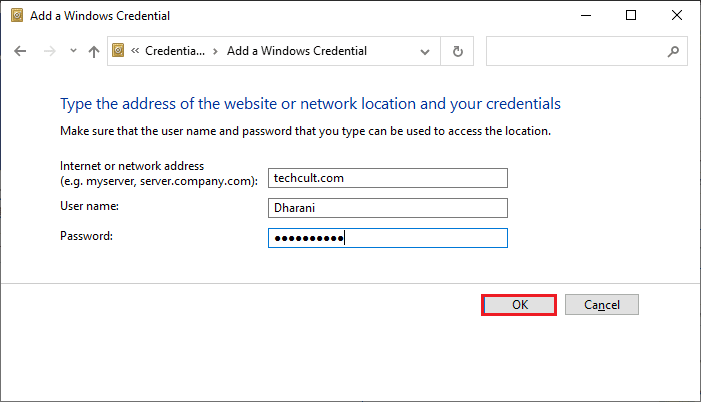

5. Теперь введите Интернет или сетевой адрес вместе с вашим именем пользователя и паролем и нажмите OK.

6. Теперь закройте все окна Credential Manager и перезагрузите компьютер.

7. Наконец, войдите в свою учетную запись пользователя домена Windows 10 и проверьте, исправили ли вы проблему доверительных отношений между рабочей станцией и доменом.

Способ 5: сбросить пароль учетной записи

Если вы используете Windows Server 2003 и Windows Server 2008 R2, продолжайте читать этот метод. Пользователи, использующие другие версии серверной ОС, могут перейти к следующему способу устранения неполадок. В этом методе вы узнаете, как сбросить пароль компьютера в Windows Server 2008 R2. Сброс пароля поможет вам решить проблему доверия в большинстве сложных случаев.

1. Войдите в свою учетную запись администратора домена и нажмите клавишу Windows.

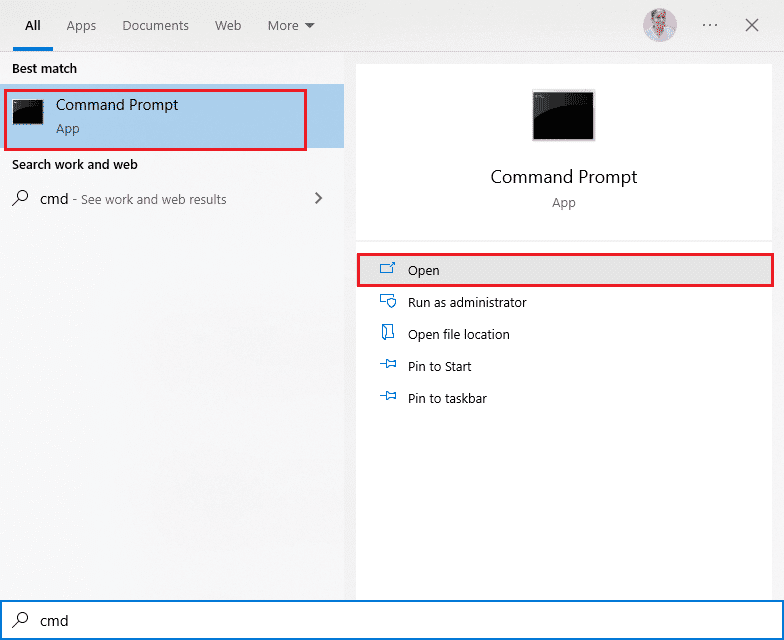

2. Нажмите клавишу Windows, введите cmd и нажмите «Открыть», как показано на рисунке.

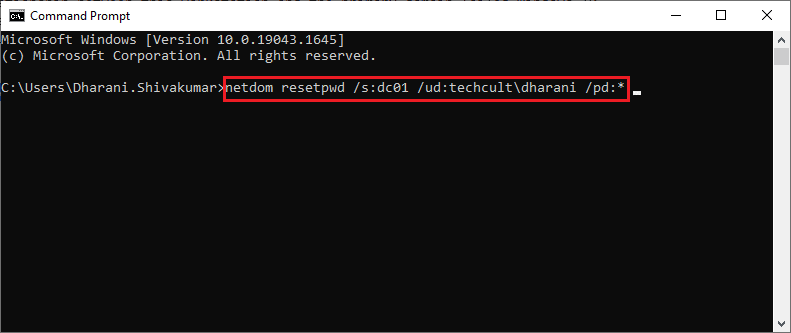

3. Теперь введите netdom resetpwd /s:server /ud:domainUser /pd:* командное окно и нажмите клавишу Enter.

Примечание. Здесь s — это имя сервера домена, домен — это имя домена, а пользователь — конфликтующая учетная запись пользователя.

4. Теперь закройте все окна и перезагрузите ПК.

5. Затем войдите в систему, используя учетную запись пользователя домена, и проверьте, исправили ли вы доверительные отношения между этой рабочей станцией и основным доменом без проблем с локальным администратором.

Способ 6: сбросить учетную запись

Еще один простой и потенциальный метод устранения неполадок, который поможет вам исправить доверительные отношения между этой рабочей станцией и основным доменом без проблем с локальным администратором, — это сброс учетной записи вашего компьютера с помощью инструмента, интегрированного с доменными службами Active Directory.

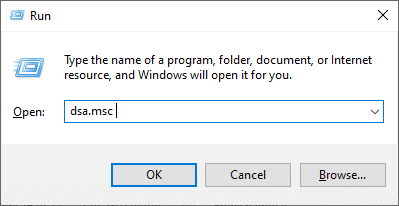

1. Нажмите и удерживайте клавиши Windows + R вместе, чтобы открыть диалоговое окно «Выполнить».

2. Теперь введите dsa.msc в поле и нажмите клавишу Enter, чтобы открыть Active Directory User and Computers.

3. Теперь перейдите к своему домену, например, techcult.com.

4. Затем дважды щелкните «Компьютеры» и перейдите к конфликтующей учетной записи пользователя, которая вызывает проблему.

5. Теперь щелкните правой кнопкой мыши эту учетную запись пользователя и выберите «Сбросить учетную запись».

6. Подтвердите приглашение, нажав «Да», затем «ОК» и закройте окна «Пользователи и компьютеры Active Directory».

7. Наконец, перезагрузите компьютер и войдите в свою учетную запись пользователя домена.

Способ 7: выполнить восстановление системы

Если на вашем компьютере есть какие-либо несовместимые компоненты обновления Windows, ваш компьютер не будет работать, как обычно. Итак, восстановите свой компьютер до состояния, когда все работало нормально. Вот несколько инструкций по восстановлению вашего ПК, чтобы исправить доверительные отношения между этой рабочей станцией и основным доменом, вызвавшим сбой Windows 10. Для этого следуйте нашему руководству «Как использовать восстановление системы в Windows 10» и следуйте инструкциям, как показано.

После восстановления ПК с Windows 10 проверьте, можно ли без ошибок использовать компьютер с Windows, подключенный к домену.

***

Мы надеемся, что это руководство было полезным и что вы смогли исправить доверительные отношения между этой рабочей станцией и ошибкой основного домена на вашем устройстве. Дайте нам знать, какой метод работал для вас лучше всего. Если у вас есть какие-либо вопросы/предложения относительно этой статьи, не стесняйтесь оставлять их в разделе комментариев.

Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом

При попытке подключения к домену на своей рабочей станции пользователь может столкнуться с сообщением о невозможности установки доверительных отношений между такой станцией и основным доменом. Обычно это связано с несоответствием вариантов паролей, хранящихся на рабочей станции и домене, требуя вмешательства администратора для нормализации работы указанных сетевых компонентов. Ниже я разберу, что это за проблема, каковы вызывающие её факторы, и как восстановить доверительные отношения между рабочей станцией и доменом в вашей сети.

Содержание

- Причины возникшей дисфункции

- Как восстановить доверительные отношения между рабочей станцией и доменом

- Способ №1. Выход из домена с последующим входом

- Способ №2. Задействуйте PowerShell

- Способ №3. Временно отключите сетевой кабель

- Заключение

Причины возникшей дисфункции

При введении какого-либо ПК в домен «Active Directory» для такого ПК создаётся отдельная учётная запись со специализированным, хранящимся на данном домене, паролем. Затем между данным ПК и доменом устанавливаются «доверительные отношения». То есть безопасный запароленный канал, обмен данными в котором происходит в соответствии с настройками безопасности, установленными администратором домена.

Пароль для такой рабочей станции на домене действует 30 дней, по истечению которых автоматически изменяется на основании настроек доменной политики.

Если рабочая станция пытается подключиться к домену под неправильным паролем, то «доверительные отношения» между станцией и доменом разрываются, и пользователь получает сообщение о неудачной установке доверительных отношений на своём ПК.

Классическими причинами появления такого неправильного пароля могут быть восстановление пользовательского PC из ранее созданного образа, снепшота виртуальной машины и другие релевантные факторы.

Как восстановить доверительные отношения между рабочей станцией и доменом

Рассмотрим несколько способов исправить проблему отсутствия доверительных отношений между рабочей станцией и доменом

Способ №1. Выход из домена с последующим входом

Наиболее простым способом решения проблемы «Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом» (рекомендуемым, в частности, компанией «Макрософт») является выход компьютера (или «рабочей станции») из домена, с его последующим подключением к данному домену. Выполните следующее:

- Войдите в систему (ОС Виндовс) под учёткой локального администратора;

- Наведите курсор на иконку «Мой компьютер» на рабочем столе, нажмите ПКМ, выберите «Свойства»;

- В открывшемся окне рядом с названием ПК нажмите на кнопку «Изменить» (Изменить параметры);

- Откроется окно, где на вкладке «Имя компьютера» нажмите внизу на кнопку «Изменить»;

- В опции «Является членом» (или «Член группы») выберите настройку «Рабочая группа», введите какое-либо название группы и нажмите на ОК;

Введите имя для своей рабочей группы - Если система запросит перезагрузку – вновь нажмите на «Ок»;

- После перезагрузки вновь зайдите на «Имя компьютера», вновь кликните на «Изменить», но теперь выберите опцию «Домена», наберите название вашего домена, и нажмите на «Ок»;

- Введите данные пользователя, авторизированного в указанном домене;

- Нажмите на «Ок», и перезагрузите ваш PC.

Способ №2. Задействуйте PowerShell

Ещё одним вариантом решить проблему доверительных отношений в домене является задействование функционала «PowerShell» в Виндовс 10. Выполните следующее:

- Войдите в учётку локального администратора на Виндовс 10;

- В строке поиска панели задач наберите PowerShell, сверху отобразится найденный результат;

- Наведите на него курсор, нажмите ПКМ, выберите опцию запуска от имени администратора, подтвердите запуск, нажав на «Да»;

- В открывшейся оболочке наберите и нажмите на ввод;

- Введите название учётной записи администратора домена, пароль и нажмите на «Ок»;

- Затем наберите, а также нажмите на ввод:

- Закройте «PowerShell» и перезагрузите ПК;

- Выполните вход в Виндовс 10 используя аккаунт пользователя домена.

Способ №3. Временно отключите сетевой кабель

Неплохо зарекомендовал себя кастомный способ, предложенный пользователями. При возникновении подобной проблемы на вашем ПК рекомендуется отключить от ПК сетевой кабель и попытаться войти в свою учётку под старым паролем (при отключении кабеля такое может стать возможным). Затем подключите сетевой кабель, выйдите из домена, и потом вновь попробуйте обратно войти в домен. Если вход удастся, перезагрузите ваш ПК.

Заключение

Наиболее простым способом избавиться от ошибки «Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом» является вариант вывода ПК из домена, с последующим входом в него. Обычно это позволяет решить проблему доверительных отношений между рабочей станцией и доменом, тем самым стабилизировав сетевую коммуникацию между доменом и ПК.

Опубликовано 30.03.2018 Обновлено 09.11.2020

На чтение 8 мин. Просмотров 807 Опубликовано 22.04.2021

Есть два способа управления клиентскими и серверными машинами в домашней или бизнес-среде, включая инфраструктуру рабочей группы и домена. Рабочая группа – это децентрализованная сетевая инфраструктура, используемая для домашних сетей и сетей малого бизнеса до 10 машин. Рабочей группе не требуется выделенный сервер для управления машинами, каждая машина имеет свою учетную запись пользователя. С другой стороны, доменная инфраструктура – это централизованная сетевая инфраструктура, которая поддерживает тысячи машин. Для реализации доменной инфраструктуры вам потребуется приобрести как минимум один сервер, который будет действовать как доменные службы Active Directory и службы доменных имен. После внедрения AD DS и DNS вам нужно будет присоединить все машины в сети к вашему домену и создать учетные записи пользователей домена для каждого пользователя. В следующий раз пользователь войдет в систему, используя учетную запись пользователя домена, а не учетную запись локального пользователя. Использование доменной инфраструктуры дает множество преимуществ, включая централизованное и упрощенное управление, отказоустойчивость, одну учетную запись пользователя для множества служб и другие. Некоторые пользователи приветствовали проблему при входе в домен, включая ошибку: Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом.

Эта проблема возникает в клиентских и серверных операционных системах, от Windows XP до Windows 10 и от Windows Server 2003 до Windows Server 2016. Там Существуют разные причины возникновения этой проблемы, в том числе проблема с учетной записью пользователя, проблема во взаимоотношениях между клиентом и сервером домена и другие. Для этой статьи я создал инфраструктуру домена appuals.com на Windows Server 2008 R2 и Windows Server 2016.

Есть семь методов, которые помогут вам решить эту проблему.

Содержание

- Метод 1. Проверьте конфигурацию DHCP

- Метод 2: повторно присоединиться к компьютеру из домена

- Метод 3. Восстановите доверие с помощью PowerShell

- Метод 4. Добавьте контроллер домена в диспетчер учетных данных

- Метод 5. Используйте Netdom.exe для сброса учетной записи компьютера Пароль

- Метод 6: сбросить учетную запись компьютера

- Метод 7. Выполнение восстановления системы

Метод 1. Проверьте конфигурацию DHCP

Добавили ли вы новый DHCP-сервер или перенастроить текущий пул DHCP? Если нет, прочтите следующий метод. Если да, продолжайте читать этот метод. Существует два способа назначения IP-адресов хостам в компьютерной сети, включая статическую и динамическую адресацию. Статическая адресация – это ручное присвоение IP-адресов вашим машинам, что отнимает гораздо больше времени и снижает производительность ИТ-администратора. Мы рекомендуем вам использовать динамическую адресацию с использованием протокола DHCP (Dynamic Host Computer Protocol). Лучшая практика будет включать статическую адресацию для серверов, хранилищ и сетевых принтеров, а также динамическую адресацию к другим хостам в сети. Немногие пользователи поощряли проблему после того, как добавили еще один DHCP-сервер в текущую сеть. Проблема заключалась в неправильном пуле DHCP для хостов в сети. Исходя из этого, мы рекомендуем вам проверить, правильно ли работает DHCP и правильно ли вы используете сетевую подсеть. Мы покажем вам, как проверить DHCP на Windows Server 2016 и маршрутизаторе TP-Link TL-ER6120. Представьте, правая сеть работает в классе C, 192.168. 1.0/24. Итак, приступим.

- Удерживайте логотип Windows и нажмите

- Введите dhcpmgmt.msc и нажмите Enter , чтобы открыть инструмент Управление DHCP .

- Разверните свой сервер следующим образом: appuals.com IPv4 Scope. Как видите, этот DHCP настроен неправильно. Наша сеть – 192.168.1.0/24, а настроенная сеть – 192.168.100.1/24. В этом случае вам нужно будет изменить конфигурацию DHCP.

- Закрыть Управление устройствами

Во втором примере мы покажем вам, как проверить конфигурацию DHCP на маршрутизаторе TP-Link. Если вы не знаете, как получить доступ к маршрутизатору, прочтите техническую документацию на него.

- Откройте интернет-браузер (Google Chrome, Mozilla Firefox, Edge или другие)

- Введите IP-адрес маршрутизатора для доступа к маршрутизатору

- В разделе Сеть На вкладке strong> выберите LAN , а затем DHCP , чтобы проверить конфигурацию DHCP. В нашем примере DHCP включен и настроен следующим образом: 192.168.1.100 – 192.168.1.200, и это нормально.

- Закрыть край

Метод 2: повторно присоединиться к компьютеру из домена

В этом методе вам нужно будет повторно подключиться к клиентской машине из домена. Для этого действия вам необходимо использовать учетную запись администратора домена, у которой есть разрешение на внесение изменений, таких как присоединение или повторное присоединение к машине из домена. Мы покажем вам, как вернуться к Windows 10 Pro из Windows Server 2016 Standard. Та же процедура совместима с другими клиентскими и серверными операционными системами, включая клиентскую операционную систему от Windows XP до Windows 8 и серверную операционную систему от Windows Server 2003 до Windows Server 2012 R2.

- Войдите в Windows 10, используя учетную запись локального администратора

- Удерживайте логотип Windows и нажмите E , чтобы открыть Проводник.

- Справа от File Explorer щелкните правой кнопкой мыши This PC и выберите

- Нажмите Advanced Системные настройки

- Выберите вкладку Компьютер Имя .

- Нажмите Измените на добавить компьютер в рабочую группу.

- Выберите Workgroup и введите Workgroup В нашем примере имя Workgroup – WORKGROUP . Вы можете вводить все, что хотите.

- Нажмите

- Введите учетную запись администратора домена и пароль , а затем нажмите OK

- Нажмите OK , а затем

- Закрыть свойства системы

- Перезагрузите компьютер с Windows.

- Войдите в Windows 10, используя учетную запись локального администратора

- Удерживая логотип Windows , нажмите E , чтобы открыть Проводник

- В правой части Проводника щелкните правой кнопкой мыши Этот ПК и выберите Свойства

- Нажмите Расширенные настройки системы .

- Выберите Компьютер N вкладка ame

- Нажмите Изменить , чтобы добавить компьютер в домен

- Выберите домен и введите домен . В нашем примере это appuals.com.

- Нажмите

- Введите учетную запись администратора домена и пароль , а затем нажмите

- Нажмите OK , а затем

- Закрыть Свойства системы

- Перезагрузить ваш компьютер с Windows

- Войдите в Windows 10, используя учетную запись пользователя домена

- Наслаждайтесь работой на своем компьютере.

Метод 3. Восстановите доверие с помощью PowerShell

В этом методе мы восстановим доверие между контроллером домена и клиентом с помощью PowerShell. Вам нужно будет войти в систему, используя учетную запись локального администратора.

- Войдите в Windows 10, используя учетную запись локального администратора

- Нажмите меню «Пуск» и введите

- Щелкните правой кнопкой мыши на PowerShell и выберите Запуск от имени администратора

- Нажмите Да , чтобы подтвердить запуск от имени администратора.

- Введите $ credential = Get-Credential и нажмите

- Введите учетную запись администратора домена и пароль, а затем нажмите OK

- Введите Reset-ComputerMachinePassword -Credential $ credential и нажмите Enter

- Закройте PowerShell

- Перезагрузите компьютер с Windows

- Войдите в Windows 10, используя учетную запись пользователя домена

Метод 4. Добавьте контроллер домена в диспетчер учетных данных

В этом методе вы будете использовать диспетчер учетных данных, где вы добавите учетную запись контроллеров домена в учетные данные Windows. Мы покажем вам, как это сделать в Windows 10.

- Войдите в Windows 10, используя учетную запись локального администратора

- Удерживайте логотип Windows и нажмите

- Введите control.exe /name Microsoft.CredentialManager и нажмите Enter , чтобы открыть Диспетчер учетных данных .

- Выберите Учетные данные Windows

- Введите адрес веб-сайта или сетевого расположения и ваш CR edentials

- Нажмите

- Закройте диспетчер учетных данных

- Перезагрузите компьютер с Windows

- Журнал в Windows 10 с использованием пользователя домена account

Метод 5. Используйте Netdom.exe для сброса учетной записи компьютера Пароль

Этот метод совместим с Windows Server 2003 и Windows Server 2008 R2. Если вы используете более новую версию серверных операционных систем, прочтите следующий метод. Мы покажем вам, как сбросить пароль учетной записи компьютера в Windows Server 2008 R2.

- Войдите в Windows Server, используя учетная запись администратора домена

- Удерживайте логотип Windows и нажмите

- Введите cmd и нажмите Enter , чтобы открыть командную строку .

- Введите netdom resetpwd/s: server/ud: domain User/pd: * и нажмите Enter, где s – это имя сервера домена , домен – это имя домена, а Пользователь – это учетная запись пользователя, которая не может подключиться к контроллеру домена

- Закрыть командную строку

- Переместить на клиентский компьютер Windows

- Перезагрузите компьютер с Windows

- Войдите в систему на компьютере с Windows, используя домен аккаунт пользователя

- Наслаждайтесь работой на вашем компьютере

Метод 6: сбросить учетную запись компьютера

В этом методе вам нужно будет сбросить учетную запись компьютера с помощью инструмента «Пользователи и компьютеры Active Directory», который интегрирован в серверы с ролью доменных служб Active Directory.. Процедура проста и совместима с серверными операционными системами от Windows Server 2003 до Windows Server 2016.

- Удерживайте логотип Windows и нажмите R

- Введите dsa.msc и нажмите Enter , чтобы открыть Пользователи и компьютеры Active Directory

- Развернуть доменное имя. В нашем примере это

- Выберите

- Перейдите к учетной записи компьютера, который не может подключиться к домену. В нашем примере это компьютер

- Щелкните правой кнопкой мыши на компьютере (Jasmin ) и выберите Сбросить учетную запись

- Нажмите Да , чтобы подтвердить сброс учетной записи компьютера.

- Нажмите

- Закрыть Активно Пользователь каталога и компьютеры

- Перезагрузите компьютер с Windows 10

- Войдите в свой domain

- Наслаждайтесь работой на машине Windows

Метод 7. Выполнение восстановления системы

Мы так много говорили о восстановлении системы, потому что оно много раз помогало нам в устранении неполадок с системой или приложением. Кроме того, восстановление системы может помочь вам решить проблему с возвратом вашей системы в предыдущее состояние, когда все работало правильно. Обратите внимание, что вы не можете восстановить ваш компьютер с Windows до предыдущего состояния, если восстановление системы отключено. Прочтите, как выполнить восстановление системы.

Содержание

- Записки IT специалиста

- Восстанавливаем доверительные отношения в домене

- Пользователи и компьютеры Active Directory

- Утилита Netdom

- Командлет PowerShell 3.0

- Дополнительные материалы:

- Восстановление доверительных отношений между рабочей станцией и доменом AD

- Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом

- Пароль учетной записи компьютера в домене Active Directory

- Проверка и восстановление доверительного отношения компьютера с доменом с помощью PowerShell

- Восстановления доверия с помощью утилиты Netdom

- Ошибка «Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом»

- Восстанавливаем доверие в домене

- Изменение параметров смены пароля компьютера

- Восстанавливаем доверие в домене

- Способ первый

- Способ второй

- Способ третий

- Способ четвертый

- Изменение параметров смены пароля компьютера

Записки IT специалиста

Технический блог специалистов ООО»Интерфейс»

Восстанавливаем доверительные отношения в домене

С ошибкой «Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом» время от времени приходится сталкиваться каждому системному администратору. Но не каждый понимает причины и механизмы процессов, приводящие к ее возникновению. Потому что без понимания смысла происходящих событий невозможно осмысленное администрирование, которое подменяется бездумным выполнением инструкций.

Учетные записи компьютеров, также, как и учетные записи пользователей, являются участниками безопасности домена. Каждому участнику безопасности автоматически присваивается идентификатор безопасности (SID) на уровне которого осуществляется доступ к ресурсам домена.

Перед тем как предоставить учетной записи доступ к домену необходимо проверить ее подлинность. Каждый участник безопасности должен иметь свою учетную запись и пароль, учетная запись компьютера не исключение. При присоединении компьютера к Active Directory для него создается учетная запись типа «Компьютер» и устанавливается пароль. Доверие на этом уровне обеспечивается тем, что данная операция производится администратором домена или иным пользователем, имеющим для этого явные полномочия.

Впоследствии при каждом входе в домен компьютер устанавливает защищенный канал с контроллером домена и сообщает ему свои учетные данные. Таким образом между компьютером и доменом устанавливаются доверительные отношения и дальнейшее взаимодействие происходит согласно установленных администратором политик безопасности и прав доступа.

Пароль учетной записи компьютера действует 30 дней и впоследствии автоматически изменяется. При этом важно понимать, что смену пароля инициирует компьютер. Это происходит аналогично процессу смены пароля пользователя. Обнаружив, что текущий пароль просрочен, компьютер при очередном входе в домен его заменит. Поэтому, даже если вы не включали компьютер несколько месяцев, доверительные отношения в домене сохранятся, а пароль будет заменен при первом входе после длительного перерыва.

Простой пример: старый компьютер переименовали и отдали в другой отдел, после чего произошел сбой, и он автоматически откатился на последнюю контрольную точку. После чего данный ПК попытается аутентифицироваться в домене под старым именем и закономерно получит ошибку установления доверительных отношений. Правильными действиями в этом случае будет переименовать компьютер как он должен называться, создать новую контрольную точку и удалить старые.

И только убедившись, что нарушение доверительных отношений было вызвано объективно необходимыми действиями и именно для этого компьютера можно приступать к восстановлению доверия. Сделать это можно несколькими способами.

Пользователи и компьютеры Active Directory

Это самый простой, но не самый быстрый и удобный способ. Открываем на любом контроллере домена оснастку Пользователи и компьютеры Active Directory, находим необходимую учетную запись компьютера и, щелкнув правой кнопкой мыши, выбираем Переустановить учетную запись.

Недостаток этого способа, что машину требуется выводить из домена, а также необходимость двух (одной) перезагрузки.

Утилита Netdom

Данная утилита входит в состав Windows Server начиная с редакции 2008, на пользовательские ПК ее можно установить из состава пакета RSAT (Средства удаленного администрирования сервера). Для ее использования войдите на целевой системе локальным администратором и выполните команду:

Разберем опции команды:

Командлет PowerShell 3.0

В отличие от утилиты Netdom, PowerShell 3.0 входит в состав системы начиная с Windows 8 / Server 2012, для более старых систем его можно установить вручную, поддерживаются Windows 7, Server 2008 и Server 2008 R2. В качестве зависимости требуется Net Framework не ниже 4.0.

Точно также войдите на системе, для которой нужно восстановить доверительные отношения, локальным администратором, запустите консоль PowerShell и выполните команду:

При выполнении этой команды появится окно авторизации в котором вы должны будете ввести пароль для указанной вами учетной записи администратора домена.

Дополнительные материалы:

Помогла статья? Поддержи автора и новые статьи будут выходить чаще:

Или подпишись на наш Телеграм-канал:

Источник

Восстановление доверительных отношений между рабочей станцией и доменом AD

В этой статье мы рассмотрим проблему нарушения доверительных отношений между рабочей станцией и доменом Active Directory, из-за которой пользователь не может авторизоваться на компьютере. Рассмотрим причину проблемы и простой способ восстановления доверительных отношений компьютера с контроллером домена по безопасному каналу без перезагрузки компьютера.

Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом

Как проявляется проблема: пользователь пытается авторизоваться на рабочей станции или сервере под своей учетной запись и после ввода пароля появляется ошибка:

Также ошибка может выглядеть так:

Пароль учетной записи компьютера в домене Active Directory

Когда компьютер вводится в домен Active Directory, для него создается отдельная учетная запись типа computer. У каждого компьютера в домене, как и у пользователей есть свой пароль, который необходим для аутентификации компьютера в домене и установления доверенного подключения к контроллеру домена. Однако, в отличии от паролей пользователя, пароли компьютеров задаются и меняются автоматически.

Несколько важных моментов, касающихся паролей компьютеров в AD:

Если хэш пароля, который компьютер отправляет контроллеру домена не совпадает с паролем учетной записи компьютера, компьютер не может установить защищённое подключение к DC и выдает ошибки о невозможности установить доверенное подключение.

Почему это может произойти:

Классический способ восстановить доверительных отношений компьютера с доменом в этом случае:

Этот метод кажется простым, но слишком топорный и требует, как минимум двух перезагрузок компьютера, и 10-30 минут времени. Кроме того, могут возникнуть проблемы с использованием старых локальных профилей пользователей.

Есть более элегантный способ восстановить доверительные отношения с помощью PowerShell без перевключения в домен и без перезагрузок компьютера.

Проверка и восстановление доверительного отношения компьютера с доменом с помощью PowerShell

Если вы не можете аутентифицироваться на компьютере под доменной учетной записью с ошибкой “Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом”, вам нужно войти на компьютер под локальной учетной записью с правами администратора. Также можно отключить сетевой кабель и авторизоваться на компьютере под доменной учетной записью, которая недавно заходила на этот компьютер, с помощью кэшированных учетных данных (Cached Credentials).

Откройте консоль PowerShell и с помощью командлета Test-ComputerSecureChannel проверьте соответствует ли локальный пароль компьютера паролю, хранящемуся в AD.

Чтобы принудительно сбросить пароль учётной записи данного компьютера в AD, нужно выполнить команду:

Test-ComputerSecureChannel –Repair –Credential (Get-Credential)

Для выполнения операции сброса пароля нужно указать учетную запись и пароль пользователя, у которого достаточно полномочий на сброс пароля учетной записи компьютера. Этому пользователя должны быть делегированы права на компьютеры в Active Directory (можно использовать и члена группы Domain Admins, но это не комильфо).

После этого нужно еще раз выполнить команду Test-ComputerSecureChannel и убедится, что она возвращает True ( The Secure channel between the local computer and the domain winitpro.ru is in good condition ).

Итак, пароль компьютера сброшен без перезагрузки и без ручного перевоода в домен. Теперь вы можете аутентифицировать на компьютере под доменной учетной записью.

dc01.corp.winitpro.ru – имя ближайшего DC, на котором нужно сменить пароль компьютера.

Имеет смысл сбрасывать пароль компьютера каждый раз, перед тем как вы создаете снапшот виртуальной машины или точку восстановления компьютера. Это упростит вам жизнь при откате к предыдущему состоянию компьютера.

С помощью командлета Get-ADComputer (из модуля Active Directory Windows PowerShell) можно проверить время последней смены пароля компьютера в AD:

Также можно проверить наличие безопасного канала между компьютером и DC командой:

Следующие строки подтверждают, что доверительные отношения были успешно восстановлены:

Восстановления доверия с помощью утилиты Netdom

Утилита Netdom включена в состав Windows Server начиная с 2008, а на компьютерах пользователей может быть установлена из RSAT (Remote Server Administration Tools). Чтобы восстановить доверительные отношения, нужно войти в систему под локальным администратором (набрав “.Administrator” на экране входа в систему) и выполнить такую команду:

Netdom resetpwd /Server:DomainController /UserD:Administrator /PasswordD:Password

Netdom resetpwd /Server:spb-dc01 /UserD:aapetrov /PasswordD:Pa@@w0rd

Послу успешного выполнения команды не нужно перезагружать компьютер, достаточно выполнить логофф и войти в систему под доменной учетной.

Как вы видите, восстановить доверительные отношения междду компьютером и доменом довольно просто.

Источник

Ошибка «Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом»

При попытке подключения к домену на своей рабочей станции пользователь может столкнуться с сообщением о невозможности установки доверительных отношений между такой станцией и доменом. Обычно это связано с несоответствием вариантов паролей, хранящихся на рабочей станции и домене, требуя вмешательства администратора для нормализации работы указанных сетевых компонентов.

Причины возникшей проблемы

При введении какого-либо ПК в домен «Active Directory» для такого ПК создаётся отдельная учётная запись со специализированным, хранящимся на данном домене, паролем. Затем между данным ПК и доменом устанавливаются «доверительные отношения». То есть безопасный запароленный канал, обмен данными в котором происходит в соответствии с настройками безопасности, установленными администратором домена. Пароль для такой рабочей станции на домене действует 30 дней, по истечению которых автоматически изменяется на основании настроек доменной политики. Если рабочая станция пытается подключиться к домену под неправильным паролем, то «доверительные отношения» между станцией и доменом разрываются, и пользователь получает сообщение о неудачной установке доверительных отношений на своём ПК. Классическими причинами появления такого неправильного пароля могут быть восстановление пользовательского PC из ранее созданного образа, снепшота виртуальной машины и другие релевантные факторы.

Как восстановить доверительные отношения между рабочей станцией и доменом

Рассмотрим несколько способов исправить проблему отсутствия доверительных отношений между рабочей станцией и доменом

Способ №1. Выход из домена с последующим входом

Наиболее простым способом решения проблемы «Не удалось установить доверительные отношения между этой рабочей станцией и основным доменом» (рекомендуемым, в частности, компанией «Макрософт») является выход компьютера (или «рабочей станции») из домена, с его последующим подключением к данному домену. Выполните следующее:

Способ №2. Задействуйте PowerShell

Ещё одним вариантом решить проблему доверительных отношений в домене является задействование функционала «PowerShell» в Windows 10. Выполните следующее:

Источник

Восстанавливаем доверие в домене

Как и учетные записи пользователей, учетные записи компьютеров в домене имеют свой пароль. Пароль этот нужен для установления так называемых «доверительных отношений» между рабочей станцией и доменом. Пароли для компьютеров генерируются автоматически и также автоматически каждые 30 дней изменяются.

Для восстановления доверительных отношений существует несколько способов. Рассмотрим их все по порядку.

Способ первый

Открываем оснастку «Active Directory Users and Computers» и находим в ней нужный компьютер. Кликаем на нем правой клавишей мыши и в контекстном меню выбираем пункт «Reset Account». Затем заходим на компьютер под локальной учетной записью и заново вводим его в домен.

Примечание. Кое где встречаются рекомендации удалить компьютер из домена и заново завести. Это тоже работает, однако при этом компьютер получает новый SID и теряет членство в группах, что может привести к непредсказуемым последствиям.

Способ этот довольно громоздкий и небыстрый, т.к. требует перезагрузки, однако работает в 100% случаев.

Способ второй

Заходим на компьютер, которому требуется сбросить пароль, открываем командную консоль обязательно от имени администратора и вводим команду:

Netdom Resetpwd /Server:SRV1 /UserD:Administrator /PasswordD:*

где SRV1 — контролер домена, Administrator — административная учетная запись в домене. Дополнительно можно указать параметр /SecurePasswordPrompt, который указывает выводить запрос пароля в специальной форме.

В открывшемся окне вводим учетные данные пользователя и жмем OK. Пароль сброшен и теперь можно зайти на компьютер под доменной учетной записью. Перезагрузка при этом не требуется.

Что интересно, в рекомендациях по использованию и в справке написано, что команду Netdom Resetpwd можно использовать только для сброса пароля на контролере домена, другие варианты использования не поддерживаются. Однако это не так, и команда также успешно сбрасывает пароль на рядовых серверах и рабочих станциях.

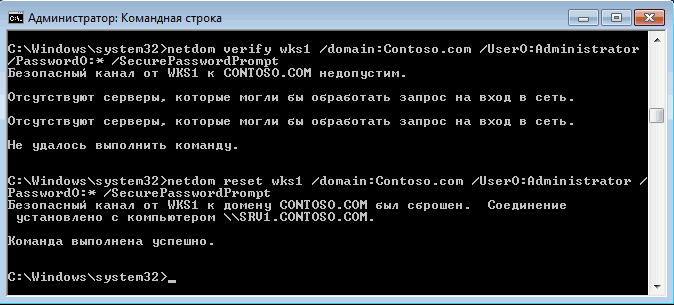

Еще с помощью Netdom можно проверить наличие безопасного соединения с доменом:

Netdom Verify WKS1 /Domain:Contoso.com /UserO:Administrator /PasswordO:*

Или сбросить учетную запись компьютера:

Netdom Reset WKS1 /Domain:Contoso.com /UserO:Administrator /PasswordO:*

где WKS1 — рабочая станция, которой сбрасываем учетку.

Способ достаточно быстрый и действенный, однако есть одно но: по умолчанию утилита Netdom есть только на серверах с установленной ролью Active Directory Domain Services (AD DS). На клиентских машинах она доступна как часть пакета удаленного администрирования Remote Server Administration Tools (RSAT).

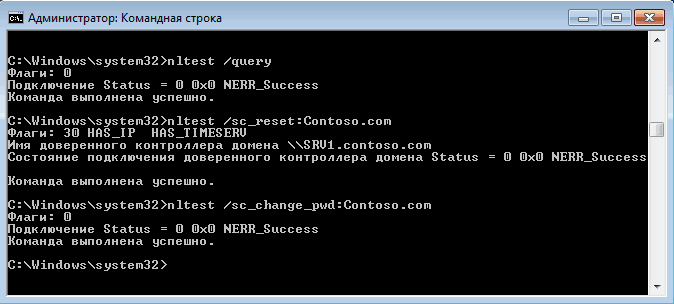

Способ третий

Еще одна утилита командной строки — Nltest. На компьютере, который потерял доверие, выполняем следующие команды:

Nltest /query — проверить безопасное соединение с доменом;

Nltest /sc_reset:Contoso.com — сбросить учетную запись компьютера в домене;

Nltest /sc_change_pwd:Contoso.com — изменить пароль компьютера.

Самый быстрый и доступный способ, ведь утилита Nltest по умолчению есть на любой рабочей станции или сервере. Однако, в отличие от Netdom, в которой предусмотрен ввод учетных данных, Nltest работает в контексте запустившего ее пользователя. Соответственно, зайдя на компьютер под локальной учетной записью и попытавшись выполнить команду можем получить ошибку доступа.

Способ четвертый

PowerShell тоже умеет сбрасывать пароль копьютера и восстанавливать безопасное соеднение с доменом. Для этого существует командлет Test-ComputerSecureChannel . Запущенный без параметров он выдаст состояние защищенного канала — True или False.

Для сброса учетной записи компьютера и защищенного канала можно использовать такую команду:

где SRV1 — контролер домена (указывать не обязательно).

Для сброса пароля также можно также воспользоваться такой командой:

Как видите, способов восстановления доверительных отношений более чем достаточно. Однако если проблема приобретает постоянный характер, то проще подойти к ее решению с другой стороны.

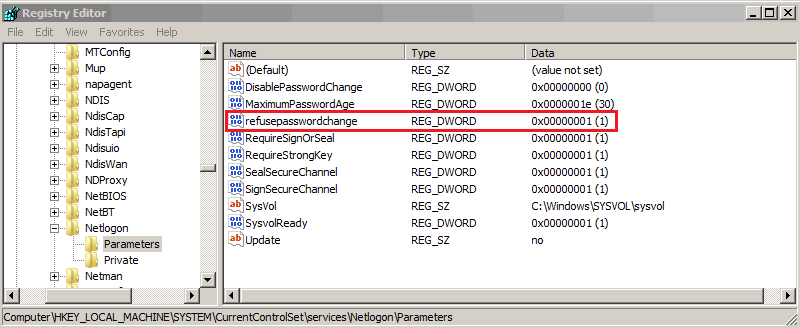

Изменение параметров смены пароля компьютера

Смена пароля в домене происходит следующим образом:

Каждые 30 дней рабочая станция отправляет ближайшему контролеру домена запрос на изменение пароля учетной записи компьютера. Контролер принимает запрос, пароль изменяется, а затем изменения передаются на все контролеры в домене при следующей репликации.

Некоторые параметры смены пароля можно изменять. Например, можно изменить временной интервал или совсем отключить смену паролей. Сделать это можно как для отдельных компьютеров, так и для групп.

Если настройки необходимо применить к группе компьютеров, то проще всего использовать групповую политику. Настройки, отвечающие за смену паролей, находятся в разделе Computer Configuration — Policies — Windows Settings — Security Settings — Local Policies — Security Options. Нас интересуют следующие параметры:

Disable machine account password change — отключает на локальной машине запрос на изменение пароля;

Maximum machine account password age — определяет максимальный срок действия пароля компьютера. Этот параметр определяет частоту, с которой член домена будет пытаться изменить пароль. По умолчанию срок составляет 30 дней, максимально можно задать 999 дней;

Refuse machine account password changes — запрещает изменение пароля на контролерах домена. Если этот параметр активировать, то контролеры будут отвергать запросы компьютеров на изменение пароля.

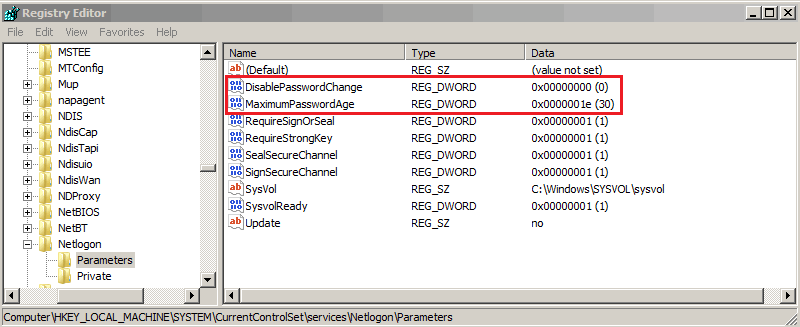

Для одиночной машины можно воспользоваться настройками реестра. Для этого в разделе HKLMSYSTEMCurrentControlSetServicesNetlogonParameters есть два параметра :

DisablePasswordChange — если равен 1, то запрос на обновление пароля компьютера отключен, 0 — включен.

И в разделе HKLMSYSTEMCurrentControlSetServicesNetlogonParameters, только у контролеров домена, параметр:

RefusePasswordChange — если равен 1, то запрещает контролеру домена принимать запрос на изменение пароля. Этот параметр надо задать на всех контролерах в домене.

Вот вроде и все про доверительные отношения. Как видите, доверие в домене — штука тонкая, так что старайтесь его не терять.

Источник

Восстанавливаем доверие в домене

Как и учетные записи пользователей, учетные записи компьютеров в домене имеют свой пароль. Пароль этот нужен для установления так называемых «доверительных отношений» между рабочей станцией и доменом. Пароли для компьютеров генерируются автоматически и также автоматически каждые 30 дней изменяются.

Домен хранит текущий пароль компьютера, а также предыдущий, на всякий случай. Если пароль изменится дважды, то компьютер, использующий старый пароль, не сможет пройти проверку подлинности в домене и установить безопасное соединение. Рассинхронизация паролей может произойти по разным причинам, например компьютер был восстановлен из резервной копии, на нем была произведена переустановка ОС или он просто был долгое время выключен. В результате при попытке входа в домен нам будет выдано сообщение о том, что не удается установить доверительные отношения с доменом.

Для восстановления доверительных отношений существует несколько способов. Рассмотрим их все по порядку.

Способ первый

Открываем оснастку «Active Directory Users and Computers» и находим в ней нужный компьютер. Кликаем на нем правой клавишей мыши и в контекстном меню выбираем пункт «Reset Account». Затем заходим на компьютер под локальной учетной записью и заново вводим его в домен.

Примечание. Кое где встречаются рекомендации удалить компьютер из домена и заново завести. Это тоже работает, однако при этом компьютер получает новый SID и теряет членство в группах, что может привести к непредсказуемым последствиям.

Способ этот довольно громоздкий и небыстрый, т.к. требует перезагрузки, однако работает в 100% случаев.

Способ второй

Заходим на компьютер, которому требуется сбросить пароль, открываем командную консоль обязательно от имени администратора и вводим команду:

где SRV1 — контролер домена, Administrator — административная учетная запись в домене. Дополнительно можно указать параметр /SecurePasswordPrompt, который указывает выводить запрос пароля в специальной форме.

В открывшемся окне вводим учетные данные пользователя и жмем OK. Пароль сброшен и теперь можно зайти на компьютер под доменной учетной записью. Перезагрузка при этом не требуется.

Что интересно, в рекомендациях по использованию и в справке написано, что команду Netdom Resetpwd можно использовать только для сброса пароля на контролере домена, другие варианты использования не поддерживаются. Однако это не так, и команда также успешно сбрасывает пароль на рядовых серверах и рабочих станциях.

Еще с помощью Netdom можно проверить наличие безопасного соединения с доменом:

Или сбросить учетную запись компьютера:

где WKS1 — рабочая станция, которой сбрасываем учетку.

Способ достаточно быстрый и действенный, однако есть одно но: по умолчанию утилита Netdom есть только на серверах с установленной ролью Active Directory Domain Services (AD DS). На клиентских машинах она доступна как часть пакета удаленного администрирования Remote Server Administration Tools (RSAT).

Способ третий

Еще одна утилита командной строки — Nltest. На компьютере, который потерял доверие, выполняем следующие команды:

— проверить безопасное соединение с доменом;

— сбросить учетную запись компьютера в домене;

— изменить пароль компьютера.

Самый быстрый и доступный способ, ведь утилита Nltest по умолчению есть на любой рабочей станции или сервере. Однако, в отличие от Netdom, в которой предусмотрен ввод учетных данных, Nltest работает в контексте запустившего ее пользователя. Соответственно, зайдя на компьютер под локальной учетной записью и попытавшись выполнить команду можем получить ошибку доступа.

Способ четвертый

PowerShell тоже умеет сбрасывать пароль копьютера и восстанавливать безопасное соеднение с доменом. Для этого существует командлет Test-ComputerSecureChannel . Запущенный без параметров он выдаст состояние защищенного канала — True или False.

Для сброса учетной записи компьютера и защищенного канала можно использовать такую команду:

где SRV1 — контролер домена (указывать не обязательно).

Для сброса пароля также можно также воспользоваться такой командой:

Как видите, способов восстановления доверительных отношений более чем достаточно. Однако если проблема приобретает постоянный характер, то проще подойти к ее решению с другой стороны.

Изменение параметров смены пароля компьютера

Смена пароля в домене происходит следующим образом:

Каждые 30 дней рабочая станция отправляет ближайшему контролеру домена запрос на изменение пароля учетной записи компьютера. Контролер принимает запрос, пароль изменяется, а затем изменения передаются на все контролеры в домене при следующей репликации.

Некоторые параметры смены пароля можно изменять. Например, можно изменить временной интервал или совсем отключить смену паролей. Сделать это можно как для отдельных компьютеров, так и для групп.

Если настройки необходимо применить к группе компьютеров, то проще всего использовать групповую политику. Настройки, отвечающие за смену паролей, находятся в разделе Computer Configuration — Policies — Windows Settings — Security Settings — Local Policies — Security Options. Нас интересуют следующие параметры:

Disable machine account password change — отключает на локальной машине запрос на изменение пароля;

Maximum machine account password age — определяет максимальный срок действия пароля компьютера. Этот параметр определяет частоту, с которой член домена будет пытаться изменить пароль. По умолчанию срок составляет 30 дней, максимально можно задать 999 дней;

Refuse machine account password changes — запрещает изменение пароля на контролерах домена. Если этот параметр активировать, то контролеры будут отвергать запросы компьютеров на изменение пароля.

Для одиночной машины можно воспользоваться настройками реестра. Для этого в разделеHKLMSYSTEMCurrentControlSetServicesNetlogonParameters есть два параметра :

DisablePasswordChange — если равен 1, то запрос на обновление пароля компьютера отключен, 0 — включен.

И в разделе HKLMSYSTEMCurrentControlSetServicesNetlogonParameters, только у контролеров домена, параметр:

RefusePasswordChange — если равен 1, то запрещает контролеру домена принимать запрос на изменение пароля. Этот параметр надо задать на всех контролерах в домене.

Вот вроде и все про доверительные отношения. Как видите, доверие в домене — штука тонкая, так что старайтесь его не терять.

Источник

Как и учетные записи пользователей, учетные записи компьютеров в домене имеют свой пароль. Пароль этот нужен для установления так называемых «доверительных отношений» между рабочей станцией и доменом. Пароли для компьютеров генерируются автоматически и также автоматически каждые 30 дней изменяются.

Домен хранит текущий пароль компьютера, а также предыдущий, на всякий случай 🙂 . Если пароль изменится дважды, то компьютер, использующий старый пароль, не сможет пройти проверку подлинности в домене и установить безопасное соединение. Рассинхронизация паролей может произойти по разным причинам, например компьютер был восстановлен из резервной копии, на нем была произведена переустановка ОС или он просто был долгое время выключен. В результате при попытке входа в домен нам будет выдано сообщение о том, что не удается установить доверительные отношения с доменом.

Для восстановления доверительных отношений существует несколько способов. Рассмотрим их все по порядку.

Способ первый