При расследовании различных инцидентов администратору необходимо получить информацию кто и когда заходил на определенный компьютер Windows. Историю входов пользователя в доменной сети можно получить из журналов контроллеров домена. Но иногда проще получить информацию непосредсвенно из логов компьютера. В этой статье мы покажем, как получить и проанализировать историю входа пользователей на компьютер/сервер Windows. Такая статистика поможет вам ответить на вопрос “Как в Windows проверить кто и когда использовал этот компьютере”.

Содержание:

- Настройка политики аудита входа пользователей в Windows

- Поиск событий входа пользователей в журнале событий Windows

- Анализ событий входа пользователей в Windows с помощью PowerShell

Настройка политики аудита входа пользователей в Windows

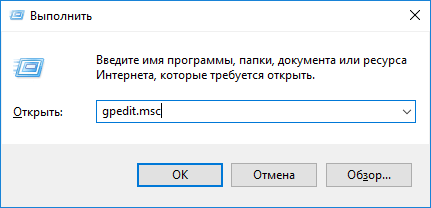

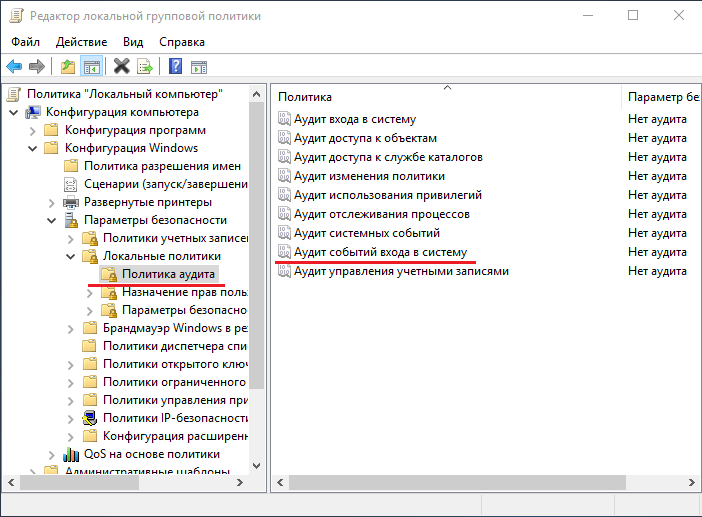

Сначала нужно включить политик аудита входа пользователей. На отдельностоящем компьютере для настройки параметров локальной групповой политики используется оснастка gpedit.msc. Если вы хотите включить политику для компьютеров в домене Active Directorty, нужно использовать редактор доменных GPO (

gpmc.msc

).

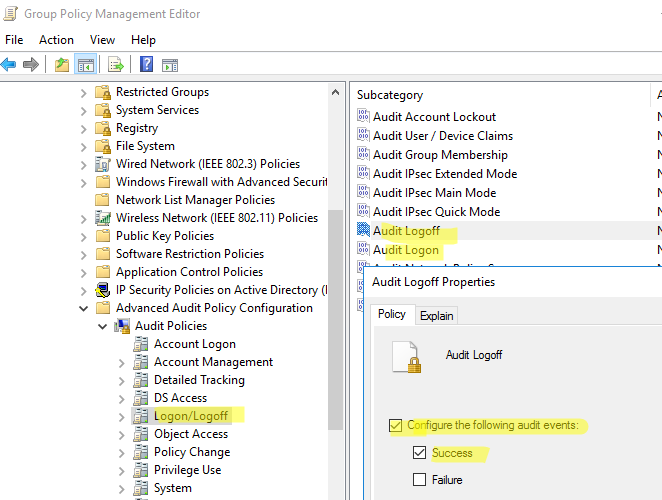

- Запустите консоль GPMC, создайте новую GPO и назначьте ее на Organizational Units (OU) с компьютерами и / или серверами, для которых вы хотите включить политику аудита событий входа;

- Откройте объект GPO и перейдите в раздел Computer Configuration -> Policies -> Windows Settings -> Security Settings –> Advanced Audit Policy Configuration -> Audit Policies -> Logon/Logoff;

- Включите две политики аудита Audit Logon и Audit Logoff. Это позволит отслеживать как события входа, так и события выхода пользователей. Если вы хотите отслеживать только успешные события входа, включите в настройках политик только опцию Success;

- Закройте редактор GPO и обновите настройки политик на клиентах.

Поиск событий входа пользователей в журнале событий Windows

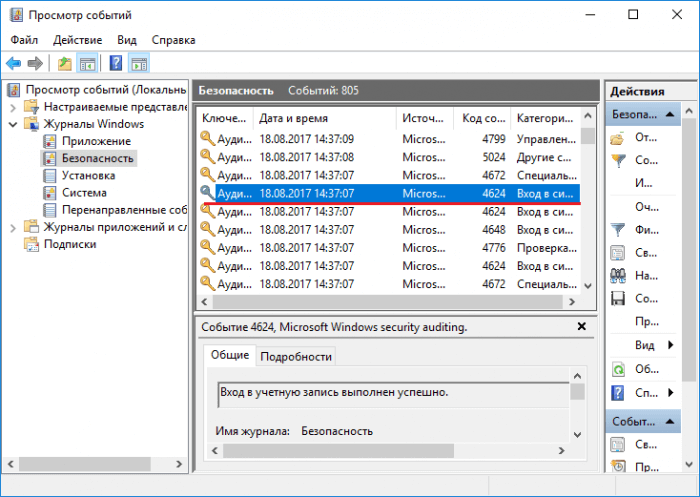

После того как вы включили политики аудита входа, при каждом входе пользователя в Windows в журнале Event Viewer будет появляться запись о входе. Посмотрим, как она выглядит.

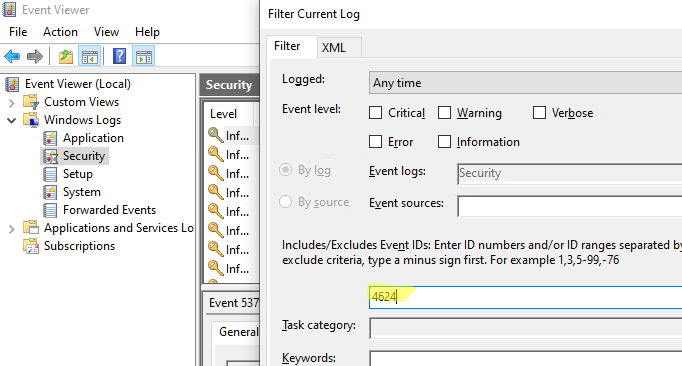

- Откройте оснастку Event Viewer (

eventvwr.msc

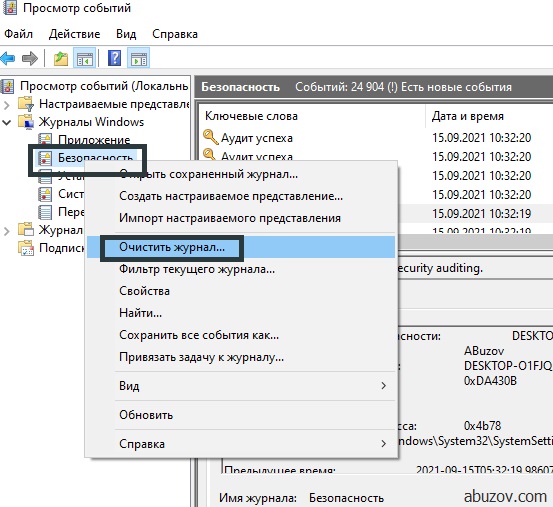

); - Разверните секцию Windows Logs и выберите журнал Security;

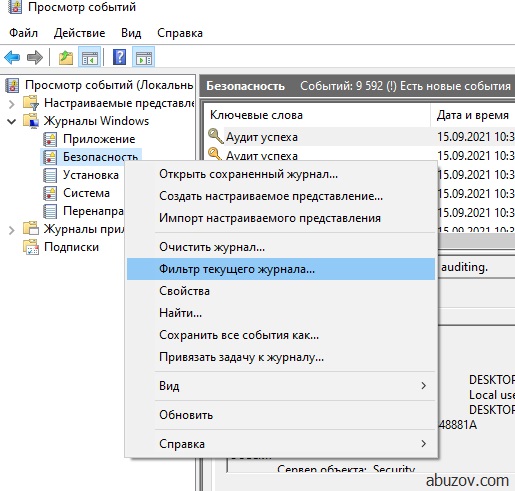

- Щелкните по нему правой клавишей и выберите пункт Filter Current Log;

- В поле укажите ID события 4624 и нажмите OK;

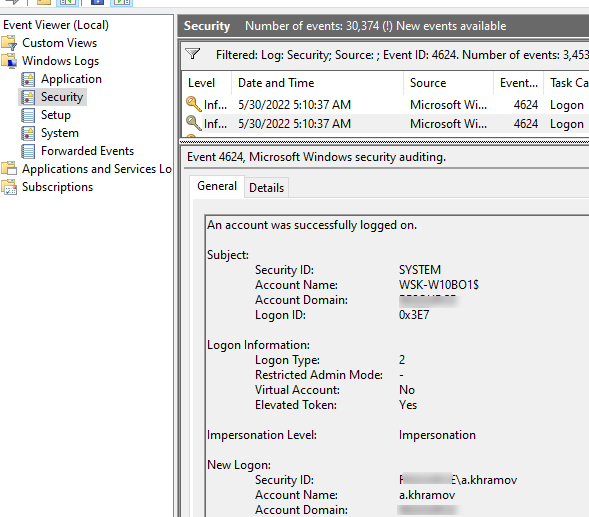

- В окне события останутся только события входа пользователей, системных служб с описанием

An account was successfully logged on

; - В описании события указано имя и домен пользователя, вошедшего в систему:

New Logon: Security ID: WINITPROa.khramov Account Name: a.khramov Account Domain: WINITPRO

Ниже перечислены другие полезные EventID:

| Event ID | Описание |

| 4624 | A successful account logon event |

| 4625 | An account failed to log on |

| 4648 | A logon was attempted using explicit credentials |

| 4634 | An account was logged off |

| 4647 | User initiated logoff |

Если полистать журнал событий, можно заметить, что в нем присутствуют не только события входа пользователей на компьютер. Здесь также будут события сетевого доступа к этому компьютеру (при открытии по сети общих файлов или печати на сетевых принтерах), запуске различных служб и заданий планировщика и т.д. Т.е. очень много лишний событий, которые не относятся ко входу локального пользователя. Чтобы выбрать только события интерактивного входа пользователя на консоль компьютера, нужно дополнительно сделать выборку по значению параметра Logon Type. В таблице ниже перечислены коды Logon Type.

| Код Logon Type | Описание |

|---|---|

| 0 | System |

| 2 | Interactive |

| 3 | Network |

| 4 | Batch |

| 5 | Service |

| 6 | Proxy |

| 7 | Unlock |

| 8 | NetworkCleartext |

| 9 | NewCredentials |

| 10 | RemoteInteractive |

| 11 | CachedInteractive |

| 12 | CachedRemoteInteractive |

| 13 | CachedUnlock |

При удаленном подключении к рабочему столу компьютера по RDP, в журнале событий появится записи с Logon Type 10 или 3. Подробнее об анализе RDP логов в Windows.

В соответствии с этой таблицей событие локального входа пользователя на компьютер должно содержать Logon Type: 2.

Для фильтрации события входа по содержать Logon Type лучше использовать PowerShell.

Анализ событий входа пользователей в Windows с помощью PowerShell

Допустим, наша задача получить информацию о том, какие пользователи входили на этот компьютер за последнее время. Нам интересует именно события интерактивного входа (через консоль) с

LogonType =2

. Для выбора события из журналов Event Viewer мы воспользуемся командлетом Get-WinEvent.

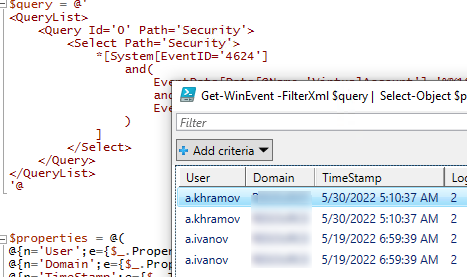

Следующий PowerShell скрипт выведет история входа пользователей на текущий компьютер и представит ее в виде графической таблицы Out-GridView.

$query = @'

<QueryList>

<Query Id='0' Path='Security'>

<Select Path='Security'>

*[System[EventID='4624']

and(

EventData[Data[@Name='VirtualAccount']='%%1843']

and

EventData[Data[@Name='LogonType']='2']

)

]

</Select>

</Query>

</QueryList>

'@

$properties = @(

@{n='User';e={$_.Properties[5].Value}},

@{n='Domain';e={$_.Properties[6].Value}},

@{n='TimeStamp';e={$_.TimeCreated}}

@{n='LogonType';e={$_.Properties[8].Value}}

)

Get-WinEvent -FilterXml $query | Select-Object $properties|Out-GridView

Если нужно выбрать события входа за последние несколько дней, можно добавить pipe с таким условием:

|Where-Object {$_.TimeStamp -gt '5/10/22'}

Командлет Get-WinEvent позволяет получить информацию с удаленных компьютеров. Например, чтобы получить историю входов с двух компьютеров, выполните следующий скрипт:

'msk-comp1', 'msk-comp2' |

ForEach-Object {

Get-WinEvent -ComputerName $_ -FilterXml $query | Select-Object $properties

}

Если протокол RPC закрыт между компьютерами, вы можете получить данные с удаленных компьютеров с помощью PowerShell Remoting командлета Invoke-Command:

Invoke-Command -ComputerName 'msk-comp1', 'msk-comp2' {Get-WinEvent -FilterXml $query | Select-Object $properties}

Вы когда-нибудь хотели следить за тем, кто и когда входил в систему, установленную на вашем компьютере. На профессиональных изданиях Windows специально для этого существует политика аудита входа, о которой мы сейчас и поговорим.

«Аудит событий входа в систему» отслеживает как локальные, так и сетевые входы. При каждом входе определяется учетная запись пользователя и время, в которое состоялся вход. Также вы сможете узнать, когда пользователь вышел из системы.

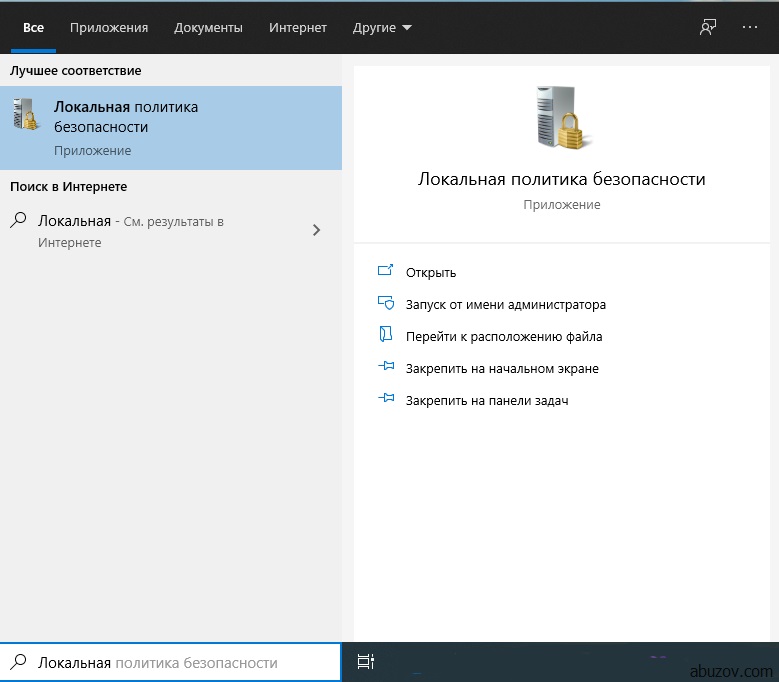

Включаем «Аудит входа в систему»

Во-первых, откройте «Редактор локальной групповой политики» – откройте меню «Пуск», в поисковую строку введите gpedit.msc и нажмите Enter.

В левой части окна проследуйте по следующему пути: Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Политика аудита.

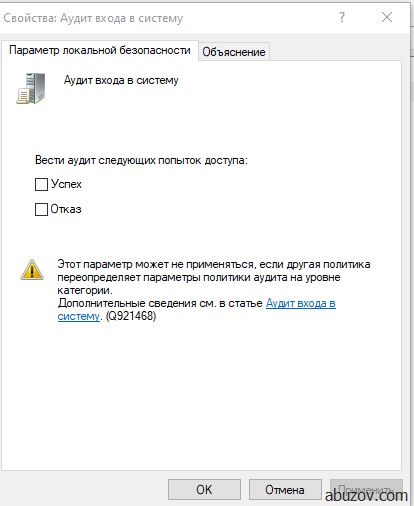

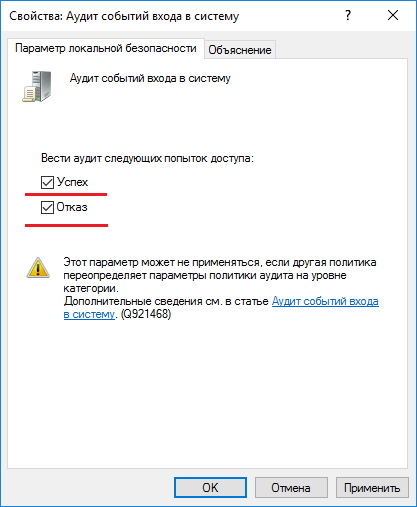

Дважды кликните по политике «Аудит событий входа в систему» в правой части окна. В диалоговом окне «Свойства» отметьте галочкой параметр «Успех» для того, чтобы позволить отслеживание успешных входов в систему. Также вы можете включить параметр «Отказ» – так вы позволите отслеживание неудачных попыток входа.

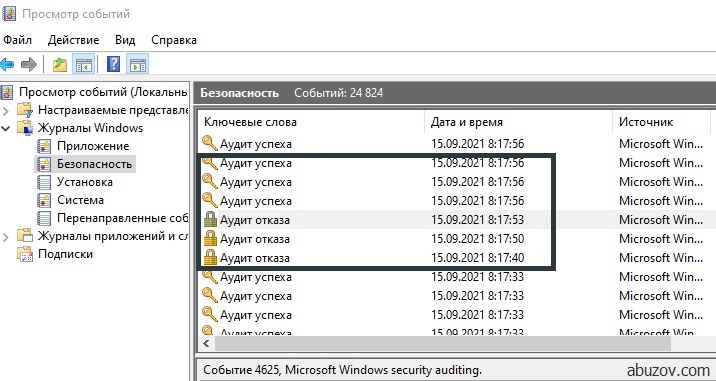

Просматриваем события входа в систему

После включения этого параметра, Windows начнет регистрировать (в журнал безопасности) все события входа в систему, в том числе имя пользователя и время. Чтобы увидеть эти события, запустите инструмент «Просмотр событий» – откройте меню «Пуск», в строку поиска введите текст «Просмотр событий» и нажмите клавишу Enter.

Далее перейдите в «Журналы Windows» и выберите категорию «Безопасность». Нас интересуют события с кодом 4624 – это события успешного входа в систему.

Чтобы увидеть больше информации, включая имя учетной записи пользователя, входившего в систему, дважды щелкните по событию. Прокручивая вниз текстовое поле, вы увидите всю необходимую информацию.

Если вы хотите, чтобы в журнале безопасности отображались исключительно события входа, нажмите на кнопку «Фильтровать текущий журнал», которая расположена в боковой панели справа и в появившемся окне отфильтруйте события как на скриншоте ниже:

Отличного Вам дня!

Когда пользователь входит в ваш компьютер, его информация сохраняется, и их данные можно легко найти. В этом посте мы поговорим о том, как проверить историю входа пользователей в Windows 11/10.

Ниже приведены шаги для проверки истории входа пользователей в Windows 11/10.

- Открыть программу просмотра событий

- Перейти к истории входа

- Ищите логин пользователя

- Получите их детали.

Поговорим о них подробнее.

1]Открыть средство просмотра событий

Есть много способов открыть Просмотрщик событий. Вы можете либо найти его в Стартовое меню или ударить Win + R чтобы открыть «Выполнить», введите «eventvwr.msc» и нажмите «ОК».

2]Перейти к истории входа

После запуска Even Viewer вам необходимо развернуть Журналы Windows и нажать Безопасность, чтобы перейти к истории входа в систему.

3]Ищите логин пользователя

Вы увидите список различных событий, отсортированных по Дата / время. Но вам нужно найти идентификатор события 4624, который на самом деле является идентификатором события для входа пользователя. Если вы видите несколько событий с идентификатором 4624, это означает, что существует несколько учетных записей.

4]Узнайте их подробности

Чтобы получить их подробную информацию, вам нужно выбрать конкретную, из которых вы хотите узнать подробности. Теперь нажмите «Подробности», и вы увидите информацию о логине пользователя.

Надеюсь, вы сможете извлечь всю необходимую информацию о входе в систему.

Как применить фильтр, чтобы уточнить данные для входа в систему?

Если вы чувствуете, что существует много избыточной информации, и хотите применить фильтр, чтобы просто получить информацию о событии с идентификатором 4625, вам необходимо следовать данной информации.

- В Even Viewer щелкните правой кнопкой мыши на Пользовательский вид, и выберите Создать собственный вид.

- Отметьте по журналу и выберите Безопасность из раскрывающегося меню.

- Заменять <Все идентификаторы событий> с 4624.

- Щелкните ОК.

- Вас могут попросить дать ему имя, сделайте это и нажмите ОК.

Теперь вы можете видеть отфильтрованную информацию.

Как включить политику аудита входа в систему для отслеживания истории входа пользователей

В большинстве случаев эта политика включена по умолчанию, но есть некоторые пользователи, которые жаловались на то, что не могут видеть историю входа пользователей в систему из-за того, что политика отключена. Проблема сохраняется в Pro-версиях Windows 11 и 10 и, следовательно, требует включения политики вручную.

Для этого откройте редактор групповой политики из меню «Пуск» и перейдите в следующее место.

Конфигурация компьютера> Параметры Windows> Параметры безопасности> Локальные политики> Политика аудита

Дважды щелкните на Аудит событий входа в систему и отметьте оба Успех а также Отказ на вкладке Local Security Setting. И нажмите ОК.

После этого перезагрузите компьютер, и вы сможете отслеживать историю входа в систему.

Читать далее:

.

Вы никогда не задумывались о том, что если вы можете отслеживать деятельность залогиневшегося пользователя ОС Windows, то Вы так же можете и записывать информацию том, кто вошел в систему и, когда они из неё вышел? Это вполне возможно, если в системе Windows использовать функцию аудита входа. Отслеживание входа и выход пользователя очень полезно в организациях, где данные являются конфиденциальными и в ситуациях, когда Вы просто хотите узнать «кто это сделал» в вашей системе Windows. По умолчанию, функция аудита входа отключена в Windows. В этой статье, давайте посмотрим, как включить аудит авторизации и как отслеживания эти события в системе Windows.

Примечание: Аудит входа доступен только в Pro или Enterprise версий Windows 8.

Что такое Аудит входа

Аудит входа в систему — это встроенный параметр Windows, который можно найти в «Редакторе групповой локальной политики», который позволяет администратором Windows вести журнал и аудит каждого пользовательского входи и выхода на локальном компьютере или в сети. Также эта функция способна отслеживать любые неудачные попытки входа в систему. Это особенно полезно при определении и анализе любых несанкционированных подключений к Вашей машине Windows.

Включение аудита входа

Чтобы включить аудит входа в систему, мы должны настроить параметры групповой политики Windows. Нажмите сочетание клавиш “’Win + R”, введите gpedit.msc в диалоговом окне «Выполнить» и нажмите кнопку «ОК», чтобы открыть окно «Редактор локальной групповой политики».

После того, как редактор будет запущен, Перейдите в области навигации по следующему пути:

«Конфигурация компьютера -> Конфигурация Windows -> Параметры безопасности -> Локальные политики -> Политика аудита»

В открывшемся списке найдите и дважды кликните мышкой на политику «Аудит входа в систему». Пожалуйста, не путайте «Аудит входа в систему» с «Аудит событий входа в систему», так как это совершенно разных параметры.

После того, как откроется окно, выберите оба флажки «Успех» и «Отказ»’. Теперь нажмите на кнопку «Применить» и кнопку «ОК», чтобы сохранить изменения.

Вот и все, что нужно сделать. С этого момента, каждый вход и выход, а также попытки входа будут записываться в журнале событий.

Просмотр событий аудита входа в систему

Вы можете просмотреть все записи журнала входа, выхода и неудачных попыток входа в систему, в окне просмотра событий Windows. Вы можете запустить программу просмотра событий с помощью функции поиска в меню «Пуск». Если вы используете Windows 8, то Вы можете запустить то же самое окно с помощью меню сочетания клавиш «Win + X» и выбрав из меню пункт «Просмотр событий».

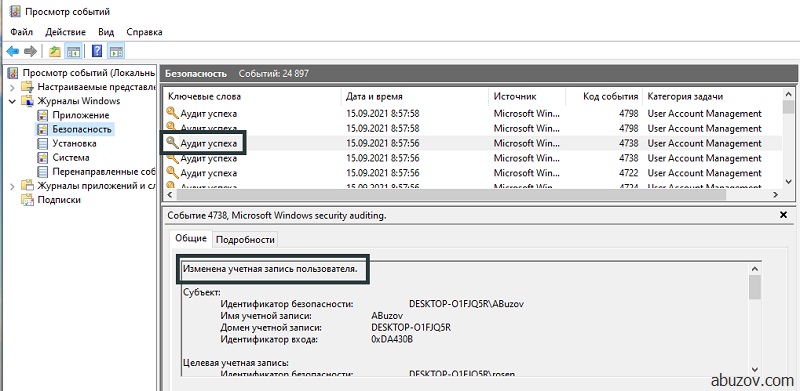

После того как вы запустите окно «Просмотра событий», перейдите к разделу «Журналы Windows», и выберете журнал «Безопасность».

Здесь Вы найдете все, что связанно с событиями безопасности, которые произошли в Вашей системе Windows. Если Вы дважды щелкните по ключевому слову «Аудит успеха», то Вы узнаете детальную информацию по данному событию.

Так же Вы можете фильтровать журнал событий с помощью различных параметров, нажав на кнопку «Фильтр текущего журнала…», расположенную на правой боковой панели окна «Просмотр событий».

Вот и все, что нужно сделать для того, чтобы просто отслеживать регистрацию пользователей в системе Windows.

Надеюсь, что статья была Вам интересна. Оставляйте комментарии, подписывайтесь на наши новости и оставайтесь с нами.

Заметка о том, как провести аудит событий безопасности в операционной системе. Изучив эту заметку, вы ознакомитесь с подсистемой безопасности на примере Windows 10. После чего вы сможете самостоятельно проводить аудит событий безопасности операционных систем Windows.

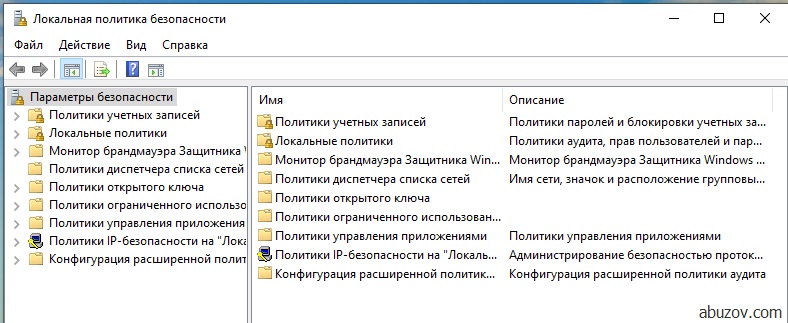

Политика аудита

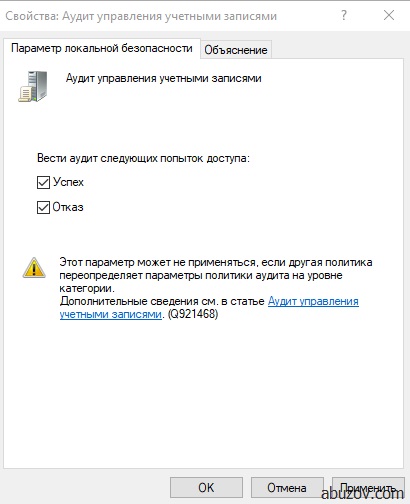

Политика аудита безопасности операционной системы предназначена для определения категорий сообщений о событиях безопасности. Выбранные категории сохраняются в соответствующих журналах безопасности. Для настройки политики используется приложение локальная политика безопасности.

Для запуска введите его название в строке поиска.

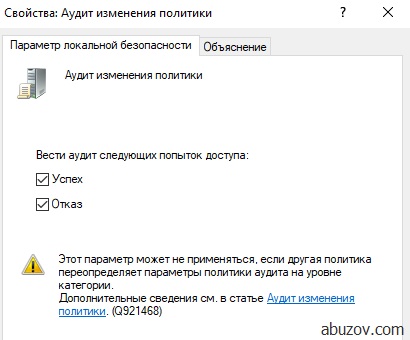

В политике аудита находится набор параметров безопасности по категориям. В свойствах выбранной категории можно влачить фиксацию в журнале определенного события.

События входа и выхода

Например, в категории «аудит входа в систему» можно включить фиксацию успешных или неудачных попыток входа в систему.

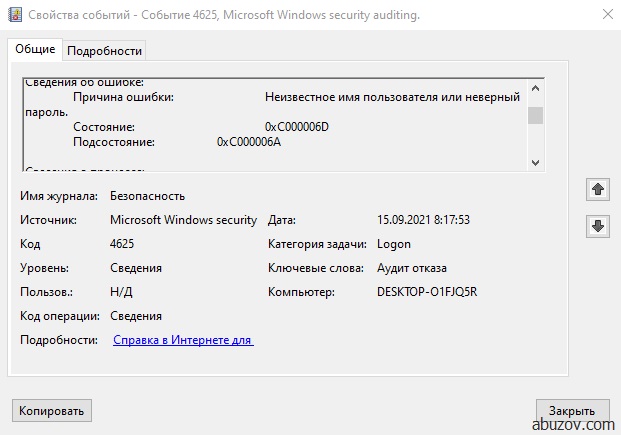

При анализе журнала вы сможете посмотреть пытались ли злоумышленники зайти в операционную систему. Если да, тогда, сколько было попыток и были ли успешные попытки.

Проверим, как это работает. Я включу оба типа событий.

Учет ведется для каждой учетной записи, в том числе при попытке войти на рабочую станцию, которая находится в контроллере домена.

Теперь я попробую ввести неверный пароль, пытаясь зайти под одним пользователем. А затем совершить удачную попытку входа под другим пользователем.

Я ввел несколько раз неправильный пароль, пытаясь зайти под одной учетной записью, а затем зашел под своей учетной записью.

Для просмотра событий нужно открыть приложение просмотр событий.

Затем выбрать пункт меню журналы Windows –> Безопасность. В журнале будут отображены неудачные и удачные попытки входа в систему.

Кликнув на событие, вы можете просмотреть его свойства и подробности.

Существуют следующие типы входов операционную систему Windows.

| Тип | Название | Описание |

| 0 | Системный (System) | Используется только учетной записью System, например при запуске системы. |

| 2 | Интерактивный (Interactive) | Локальный вход пользователя на компьютер. |

| 3 | Сетевой (Network) | Пользователь вошёл на данный компьютер через сеть. |

| 4 | Пакетный (Batch) | Пакетный тип входа используется пакетными серверами |

| 5 | Служба (Service) | Служба запущена Service Control Manager. |

| 7 | Разблокирование (Unlock) | Эта рабочая станция разблокирована |

| 8 | Сетевой ввод пароля (NetworkCleartext) | Пользователь вошёл на данный компьютер через сеть. Пароль пользователя передан в нехэшированной форме. |

| 9 | Новые полномочия (NewCredentials) | Посетитель клонировал свой

текущий маркер и указал новые учётные записи для исходящих соединений |

| 10 | Удаленный интерактив (RemoteInteractive) | Пользователь выполнил удалённый вход на этот компьютер, используя

службу терминалов или удаленный рабочий стол. |

| 11 | Кешированный интерактив (CachedInteractive) | Пользователь вошёл на этот

компьютер с сетевыми учётными данными, которые хранились локально на компьютере. |

| 12 | Кешированный удаленный интерактив (CachedRemoteInteractive) | Метод используется для внутреннего аудита, аналогичен типу 11. |

События администрирования

Вернемся к приложению локальная политика безопасности. Рассмотрим аудит управления учетными записями.

Данный аудит фиксирует события, которые связаны с управлением учетными записями. Фиксируются изменения в учетных записях. Если вы добавите новую учетную запись пользователя, или удалите существующую, то в журнале будет запись о том кто (имя учетной записи) когда и какое действие с учетной записью (создал, удалил, изменил) произвел.

Для примера я включил оба типа событий.

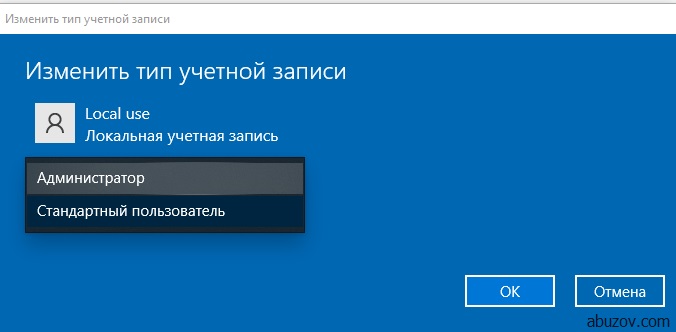

Затем я изменил тип учетной записи – сделал пользователя администратором.

В журнале безопасности появилась соответствующая запись.

Если присмотреться, можно увидеть несколько записей. Это связано с тем, что когда я назначил пользователя администратором, то он стал членом групп, в которые входит администратор. На каждую группу создалась соответствующая запись.

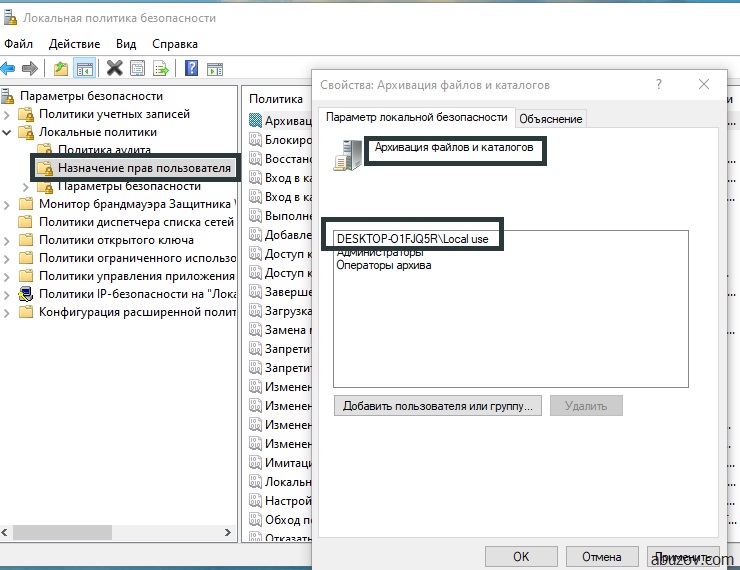

Аудит изменения политики

Данный параметр фиксирует события связанные с изменением политик аудита. Разберемся на примере. Я включил оба типа событий.

После чего я добавил пользователя Local use в свойства прав архивация файлов и каталогов.

Теперь в журнале безопасности мы видим соответствующую запись об изменении прав пользователя.

Попробуйте выполнить какие-либо действия с политиками и отследить их в журнале безопасности операционной системы.

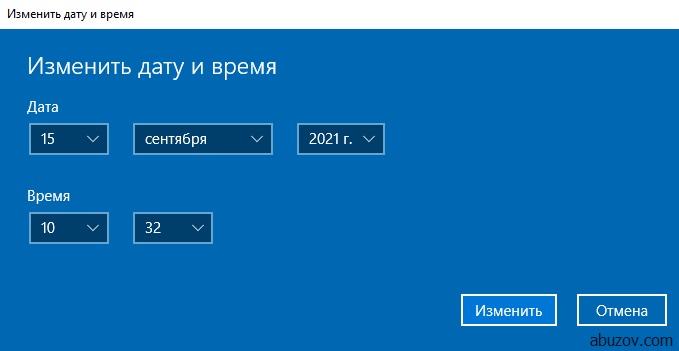

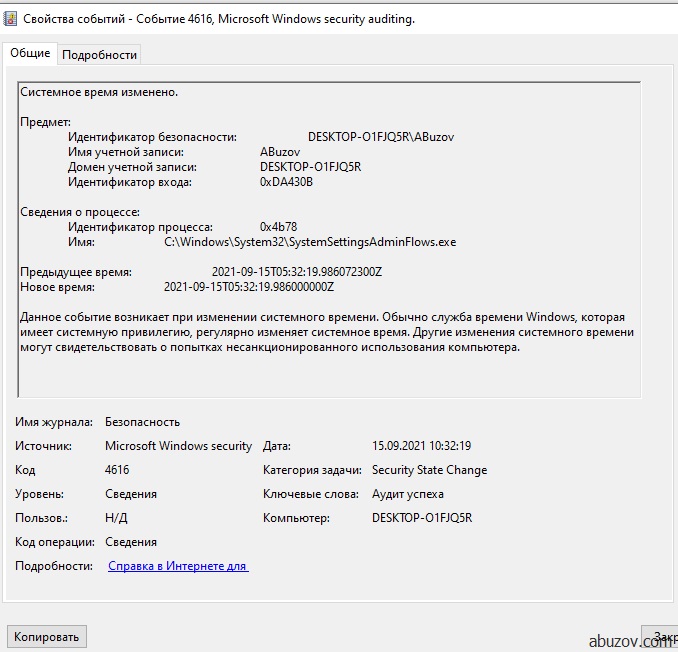

Аудит использования привилегий

Аудит использования привилегий фиксирует события связанные с применением пользователем назначенных ему привилегий.

Например, у пользователя есть привилегия на изменение системного времени. Включите тип события успех в аудите.

Измените системное время.

В журнале безопасности вы увидите соответствующую запись о том, что системное время изменено.

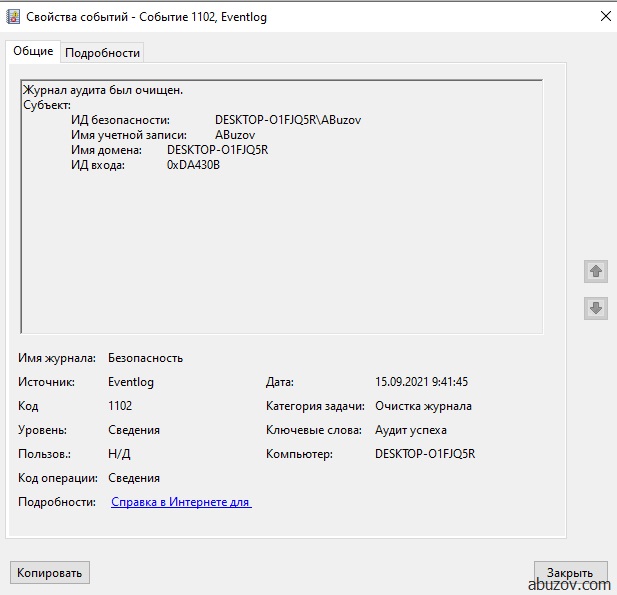

Аудит событий операционной системы

Для аудита событий происходящих с операционной системой (например, отключение элементов безопасности системы) предназначен параметр аудит системных событий.

Я включу аудит событий с типом успех. Затем очищу журнал аудита событий.

После этого действия журнал будет содержать одну запись – журнал аудита был очищен. В записи содержится имя пользователя, который выполнил очистку журнала.

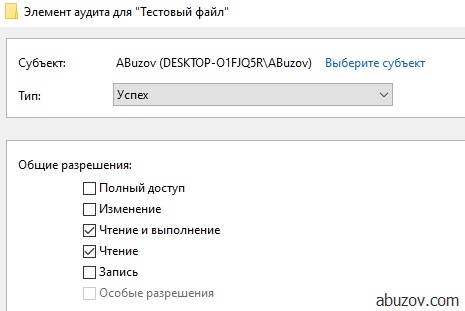

Аудит доступа пользователя к объектам

Этот аудит фиксирует события, которые связаны с доступом к файлам, папкам, реестру, оборудованию и так далее. При этом можно настроить аудит на различные типы доступа к папкам и файлам, например чтение, изменение, печать.

Я включу аудит двух типов событий.

Этот вид аудита в операционной системе Windows доступен только для файловой системы NTFS. При этом аудит доступен, если включить его в самом объекте.

Для примера я создам текстовый фал. Для настройки нужно перейти в его свойства -> безопасность -> дополнительно -> аудит. Далее следует добавить субъект и разрешения.

Я установил тип успех на чтение и выполнение этого файла.

После применения аудита я открыл и прочитал файл. Об этом появилась соответствующая запись в журнале безопасности.

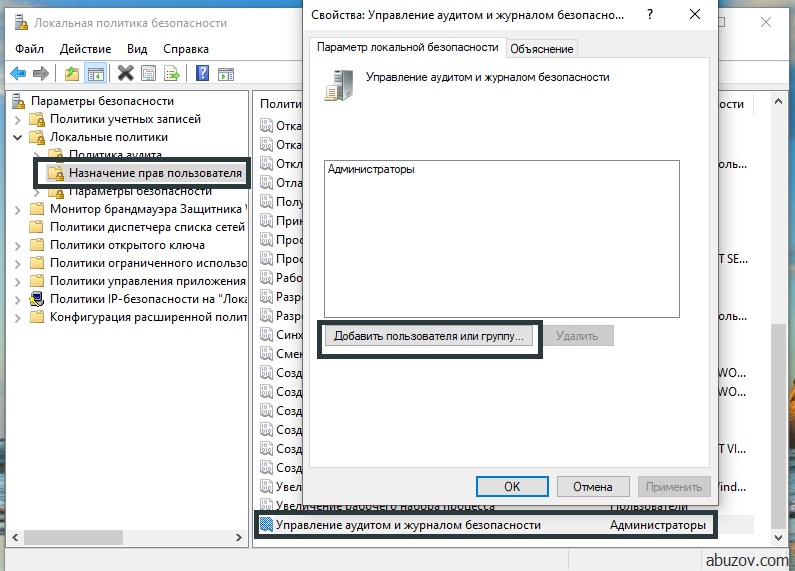

Управление журналом аудита

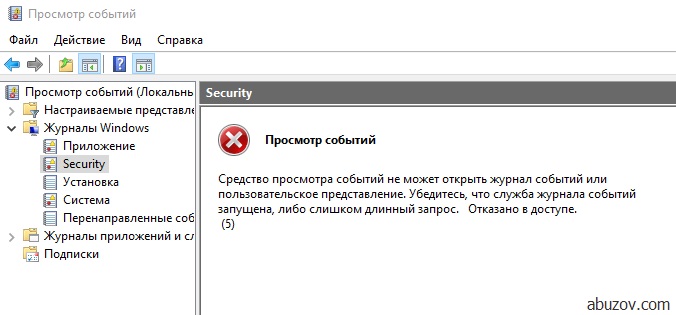

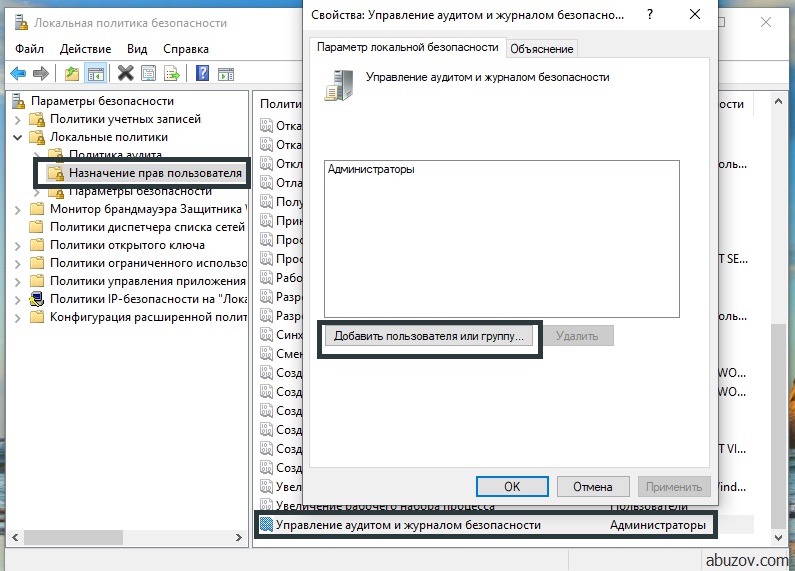

Если вы войдете в операционную систему под учетной записью обычного пользователя, то вы не сможете просмотреть журнал событий безопасности.

Что бы выдать права для работы с журналом пользователю необходимо войти под учетной записью администратора в локальную политику безопасности и добавить пользователя в список учетных записей «Управление аудитом и журналом безопасности».

При необходимости администратор может настроить вид журнала безопасности для определенного пользователя. Делается это с помощью меню фильтр текущего журнала.

На этом короткое руководство по аудиту событий безопасности в операционной системе Windows закончено.

Если у вас возникли вопросы – задавайте их в комментариях к данной заметке.

Это небольшая статья призвана показать пользователям способ, которым он узнает, кто пытался войти в систему без его ведома. Если компьютер находится в офисе и к нему имеют доступ не один человек, тогда способ может пригодиться. Советую ознакомиться со статьей – кто пытался войти через вашу учетную запись. Там говориться об учетной записи Microsoft, в которую могут войти любые злоумышленники.

Один из способов имеет название «Аудит входа в систему». Опция показываем время захода и его тип. Давайте уже разбираться.

Как использовать «Аудит входа в систему»

Данная функция доступна только в PRO версии Windows, где есть функция локальных групповых политик, в домашней или корпоративной её нет. Но в ниже есть другие варианты для вашей версии. Итак, откройте окно «Выполнить» и впишем команду:

gpedit.msc

Так мы запустим утилиту групповых политик. С левой стороны окошка открываем вкладки «Конфигурация компьютера», далее «Конфигурация Windows», «Параметры безопасности», «Локальные политики» и «Политика аудита». Нажмите на этот раздел, чтобы правее от окна появились нужные опции.

Теперь выбираем пункт «Аудит событий входа в систему» (Нажимаем на него правой кнопкой мышки дважды). Появится окно свойств, где выделяем галкой пункт «Успех». Таким образом, появится возможность отслеживать все входы в Windows. Отметив галкой «Отказ», будут отслеживаться неудачные входы в Windows.

Смотрим, кто пытался войти в систему

Активировав функцию, можно заново войти в систему. Давайте проверим, кто же входил в неё. Для этого дела нам понадобиться утилита «Просмотр событий». В поиске введите эти два слова.

В утилите перейдите в раздел «Журналы Windows» и подраздел «Безопасность». Справа находим ключевое событие «Аудит успеха», также смотрите по номеру события, он должен быть «4624».

Откройте событие, чтобы узнать его свойства. Там вы найдете время входа, имя пользователя и другие сведения.

В окне просмотра событий можно применить фильтр, чтобы было легче ориентироваться среди большого количества задач. Фильтровать можно по ключевым фразам, кодам, или категориям.

Это интересно: Команды выполнить о которых должен знать каждый пользователь

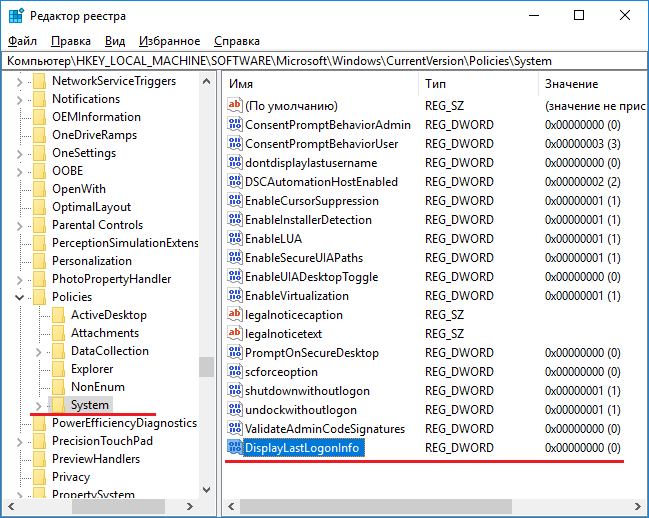

Если у вас не профессиональная редакция Windows, то воспользуемся реактором реестра. Снова откроем окошко «Выполнить» при помощи комбинации «Win+R» и запишем команду:

regedit

Открывшееся окно реестра слева имеет кучу разделов, с вложенными подразделами. Вам нужно дойти до самого последнего:

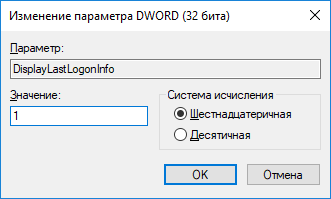

HKEY_LOCAL_MACHINESOFTWAREMicrosoftWindowsCurrentVersionPoliciesSystem

Выбрав последний раздел, в правой части окошка создаем параметр DWORD 32 бит. Дадим ему название DisplayLastLogonInfo. Нажимаем по нему два раза и ставим в качестве значения единицу.

Закрываем окна и перезагружаем ПК. После загрузки системы на экране появится окно с успешным входом. Там будет время, имя пользователя и дата.

Надеюсь этот небольшой материал поможет вам узнать, кто входил в систему при вашем отсутствии.

( 1 оценка, среднее 3 из 5 )

Думаете, что кто-то тайком залез в ваш компьютер? Или же заметили, что ноутбук находится не там, где вы его оставили? Есть несколько способов узнать, пользовался ли кто-то устройством без разрешения, поскольку практически всё, что делается на компьютере, регистрируется в системе.

Важно лишь знать, с чего начать, и как именно искать. Это может значительно сократить время, необходимое для поиска «шпиона». Чуть ниже мы разместили 4 способа узнать, пользовался ли кто-нибудь вашим компьютером без разрешения.

Содержание

- 1 Проверить недавно открытые файлы

- 2 Проверить недавно измененные файлы

- 3 История браузера

- 4 Проверка событий входа в систему

- 5 Как включить аудит входа в систему на Windows 10 Pro?

- 6 Как защитить компьютер?

Проверить недавно открытые файлы

Чтобы проверить, пользовался ли кто-то компьютером в ваше отсутствие, можно просмотреть недавно открытые файлы.

В Windows эта функция предоставляет возможность вернуться к тому, над чем вы работали или просматривали. Однако её также можно использовать для проверки, открывал ли файлы кто-то ещё.

Для этого нужно зайти в «Проводник» нажатием клавиш Windows + E. В левом верхнем углу нажмите на кнопку «Быстрый доступ». После этого вы увидите пункт «Последние файлы».

Mac аналогичным образом предлагает проверить недавно открытые файлы. Их можно увидеть в меню Apple и в панели Dock.

Кроме того, вы можете проверить файлы, открытые в отдельных приложениях. Если вы думаете, что кто-то просматривал созданную вами презентацию PowerPoint, то зайдите в меню «Недавние» внутри программы.

Проверить недавно измененные файлы

Кто угодно может стереть данные о последних запущенных файлах на вашем компьютере. Для этого достаточно просто щелкнуть правой кнопкой мыши на панели «Быстрый доступ», перейти в «Параметры» и нажать на «Очистить историю проводника».

Если вы не удаляли недавнюю активность, но заметили, что она стерта, это признак того, что кто-то использовал компьютер.

Но как узнать, какие файлы/папки были изменены?

Вновь откройте проводник и введите «датаизменения:» в поле поиска в верхнем правом углу. Далее нужно уточнить дату, открыв раскрывающееся меню в разделе «Дата изменения» в верхнем левом углу окна.

После этого откроется список файлов, которые были изменены. Проверьте указанное время и попытайтесь вспомнить, находились ли вы за компьютером в тот момент.

История браузера

Всем известно, что можно легко удалить историю просмотров в браузере. Но если кто-то использовал ваш компьютер в спешке, то вполне мог забыть об этом шаге.

Google Chrome – самый популярный браузер, поэтому есть высокая вероятность, что тот, кто проник в компьютер, использовал именно Chrome. Щелкните по вертикальному многоточию в правом верхнем углу, затем выберите «История» и посмотрите список открытых сайтов. Для более быстрого доступа к истории можно также нажать Ctrl + H.

Однако стоит проверить и другие браузеры. Если на вашем компьютере есть Edge, нажмите на многоточие и выберите «История». Пользователи Firefox должны открыть панель меню, а затем «Журнал»> «Управлять журналом».

Проверка событий входа в систему

Если вы уверены, что кто-то сторонний пользовался компьютером, но предыдущие методы так и не принесли результатов, есть возможность еще глубже изучить компьютер в поисках дополнительных доказательств.

Домашняя версия Windows 10 автоматически отслеживает события входа в систему, то есть регистрирует каждый вход. Как можно это проверить?

Найдите приложение «Просмотр событий» через пуск и откройте его. Перейдите в «Журналы Windows»> «Безопасность». Вы увидите длинный список событий, однако большинство из них не будут иметь особого смысла, если вы не знакомы с кодами Windows ID.

Вам нужно обратить внимание на код «4624», который записывается как «Logon» и отвечает за вход в систему. «4672» («Special Logon»), стоящий рядом со стандартным входом в систему, указывает на вход от имени администратора. «4634» же означает выход из системы.

Поиск кодов – задача не из простых, но уменьшить список можно используя функцию «Найти …» в меню «Действия» справа.

Если вы точно помните, когда не использовали компьютер, то пролистайте журнал или используйте фильтры. Для этого перейдите в «Действия»> «Фильтр текущего журнала», и выберите время в разделе «Дата».

Как включить аудит входа в систему на Windows 10 Pro?

Домашняя версия Windows 10 проверяет вход в систему по умолчанию. А вот в случае с версией Pro нужно выполнить несколько дополнительных действий.

Для начала нужно открыть редактор локальной групповой политики. Нажмите комбинацию клавиш Win + R, впишите «gpedit.msc» и нажмите Enter.

Затем перейдите в «Конфигурация компьютера»> «Конфигурация Windows»> «Параметры безопасности»> «Локальные политики»> «Политика аудита»> «Аудит входа в систему».

Далее поставьте галочки в полях «Успех» и «Отказ», и нажмите «Применить». После этого компьютер будет регистрировать успешные и неуспешные попытки входа в систему, и вы можете проверить события входа, используя вышеупомянутый метод.

Как защитить компьютер?

Можно ли как-то запретить посторонним доступ к вашему компьютеру? Первый способ достаточно банальный – вы можете сами попросить их об этом!

Создание надежного пароля для своей учетной записи – главный приоритет. Но убедитесь, что он действительно надежный. Кроме того, всякий раз, когда вы покидаете свое рабочее место, нажмите комбинацию клавиш Windows + L. Это позволит заблокировать компьютер, и никто не сможет просматривать ваши файлы (если не знает пароль).

Источник: makeuseof.com

В Windows 10 вы можете включить политику «Аудит событий входа в систему» для отслеживания попыток входа в систему, что может пригодиться во многих сценариях, включая выяснение того, кто использует ваше устройство без разрешения, устранение неполадок при определенных проблемах и многое другое.

Когда политика включена, Windows 10 может отслеживать локальные и сетевые входы в систему, независимо от того, успешны они или нет, и каждое событие будет включать имя учетной записи и время, когда это произошло, среди других сведений. Обычно эта функция зарезервирована для организаций, но любой может использовать ее, если вы знаете процесс.

В этом руководстве по Windows 10 мы расскажем, как и кто вошел в ваше устройство с помощью групповой политики и средства просмотра событий.

- Как включить политику аудита входа в систему в Windows 10

- Как узнать, кто вошел в Windows 10

Как включить политику аудита входа в систему в Windows 10

Если вы работаете в Windows 10 Pro, вы можете использовать редактор локальных групповых политик, чтобы включить политику «Аудит событий входа в систему» для отслеживания успешных попыток входа в систему на вашем устройстве.

Важно: групповая политика недоступна в Windows 10 Home, но, что интересно, по крайней мере аудит входа в систему для успешных попыток включен по умолчанию в этом выпуске. Если вы используете Windows 10 Home, вы можете пропустить эти шаги и сразу перейти к инструкциям Event Viewer .

- Используйте сочетание клавиш Windows + R, чтобы открыть команду « Выполнить» .

- Введите gpedit.msc и нажмите кнопку ОК, чтобы открыть редактор локальной групповой политики .

-

Найдите следующий путь:

Computer Configuration > Windows Settings > Security Settings > Local Policies > Audit Policy -

Справа дважды щелкните политику Аудит событий входа в систему .

-

Проверьте параметры успеха и неудачи .

- Нажмите Применить .

- Нажмите ОК .

После выполнения этих действий Windows 10 будет отслеживать каждую попытку входа на ваше устройство, независимо от того, была она успешной или нет.

Если вы больше не заинтересованы в отслеживании входов в систему на своем компьютере, вы можете использовать те же инструкции, но на шаге № 5 обязательно очистите параметры « Успех» и « Неудача» .

Как узнать, кто вошел в Windows 10

После того, как вы настроили Windows 10 для аудита событий входа в систему, вы можете использовать Просмотр событий, чтобы увидеть, кто вошел в ваш компьютер и когда это произошло.

- Откройте Пуск .

- Найдите Event Viewer , нажмите на верхний результат, чтобы запустить опыт.

-

Найдите следующий путь:

Event Viewer > Windows Logs > Security -

Дважды щелкните событие с номером 4624 ID, который указывает на успешное событие входа.

Совет. В Windows 10 Pro можно также дважды щелкнуть событие с идентификатором 4625, чтобы увидеть неудачные попытки, или с идентификатором 4634, чтобы увидеть, когда пользователь вышел из системы.

В журнале событий вы найдете много полезной информации, но вы можете просто заглянуть в раздел « Журнал », чтобы выяснить, когда произошло событие, и на вкладке «Общие» в разделе « Новый вход в систему» найти учетную запись. это было предоставлено разрешение на ваш компьютер.

Использование фильтров

Страница «Безопасность» регистрирует множество попыток входа в систему, в том числе из фоновых служб, поэтому вам может потребоваться просмотреть несколько событий, пока не найдете нужную информацию. Однако вы можете ускорить процесс, используя функцию фильтра Просмотр событий, чтобы создать собственное представление, которое будет отображать только попытки входа в систему.

- Щелкните правой кнопкой мыши Custom Views .

-

Выберите опцию Create Custom View .

- Используйте раскрывающееся меню Записано, выберите желаемый диапазон времени.

- Установите флажок По журналу .

- Используйте раскрывающееся меню «Журналы событий» и выберите « Безопасность» в разделе «Журналы Windows».

-

В поле «Все идентификаторы событий» введите 4624 .

- Нажмите ОК .

Выполнив эти шаги, вы сможете быстрее узнать, кто и когда кто-то успешно вошел в ваше устройство.

Хотя мы ориентируемся на это руководство по Windows 10, вы также можете обратиться к этим инструкциям, чтобы отслеживать входы на ваше устройство в предыдущих версиях, включая Windows 8.1 и Windows 7.

Больше ресурсов по Windows 10

Для получения более полезных статей, обзоров и ответов на распространенные вопросы о Windows 10 посетите следующие ресурсы:

- Windows 10 в Windows Central — все, что вам нужно знать

- Справка, советы и рекомендации по Windows 10

- Форумы по Windows 10 на Windows Central