Служба теневого копирования томов — Volume Shadow Copy Service (VSS) впервые на платформе Windows появилась целых десять лет назад еще в Windows Server 2003, однако до сих пор далеко не все администраторы Windows используют функционал данной службы. Даже существует мнение, что при наличии грамотной политике резервного копирования использовать теневое копирование тома нецелесообразно. Однако это далеко не всегда так.

Возьмем в качестве примера файловый сервер с множеством каталогов и большим количеством пользователей, бэкап которого выполняется, допустим, ежедневно. Представим ситуацию, что пользователь в начале рабочего дня внес важные изменения в некий сверхкритичный документ, а в течении рабочего дня, случайно его модифицировал или удалил. Восстановить данный документ из резервной копии не получится, т.к. он в нее просто не попал. Настроить традиционный бэкап файлового сервера в течении рабочего дня технически затруднительно (да и сама процедура создания и восстановления из такого бэкапа может занять довольно много времени, усугубляющаяся использованием инкрементального или дифференциального бэкапа). В такой ситуации «спасти» положение может теневое копирование данных с помощью службы Volume Shadow Copy Service.

Эта статья посвящена настройке теневого копирования томов (Volume Shadow Copy) в новой серверной ОС Windows Server 2012.

Рассмотрим основные преимущества службы VSS по сравнению с классическими средствами резервного копирования данных:

- Высокая скорость создания резервных копий

- Возможность самостоятельного восстановления файлов пользователями (при наличии прав на запись в каталог)

- Возможность копирования используемых (заблокированных) пользователями файлов

- Небольшой размер копий (по информации MS около 30 Мб на 1 Гб данных)

Основные особенности работы службы теневого копирования томов

Что же такое теневая копия? По сути это снапшот (снимок) всей информации, хранящейся на диске. После создания теневой копии служба VSS начинает отслеживать изменение данных на диске. VSS разбивает все данные на блоки по 16Кб каждый, и если данные в таком блоке были изменены, служба записывает в файл теневой копии этот блок целиком. Таким образом получается, что при создании следующей теневой копии данных система не копирует данные целиком, а только лишь блочные изменения. Благодаря этому система теневого копирования позволяет существенно сэкономить место на диске. Теневые копии могут храниться на том же диске, на котором хранятся данные, либо на отдельном (решение для высоконагруженных систем с большой частотой изменения данных). Все файлы теневых копий хранятся в служебном каталоге System Volume Information. Эти файлы можно отличить по имени, все они содержат в имени идентификатор службы VSS — 3808876b-c176-4e48-b7ae-04046e6cc752.

Еще несколько особенностей VSS:

- По-умолчанию максимальное количество хранимых снапшотов для диска – 64. При превышении этого значения, служба VSS начинает циклическую перезапись теневых копий, удаляя самые ранние снапшоты.

- Под теневые копии система выделяет 10% емкости раздела, однако это значение можно изменить.

- Теневое копирование включается для тома целиком, и включить его для отдельной общей папки невозможно.

- Microsoft не рекомендует создавать снапшоты чаще, чем раз в час (однако, это всего лишь рекомендации).

Настройка теневого копирования сетевого каталога в Windows Server 2012

Попробуем настроить теневое копирование данных общей сетевой папки, расположенной на отдельном диске сервера с ОС Windows Server 2012.

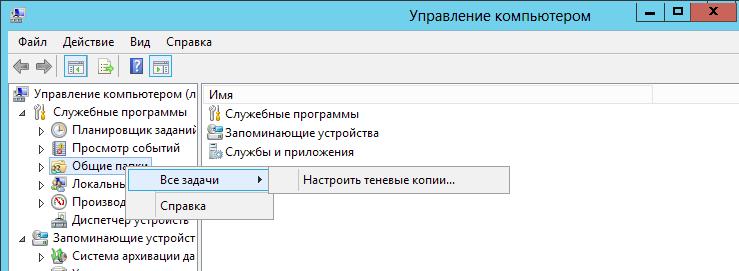

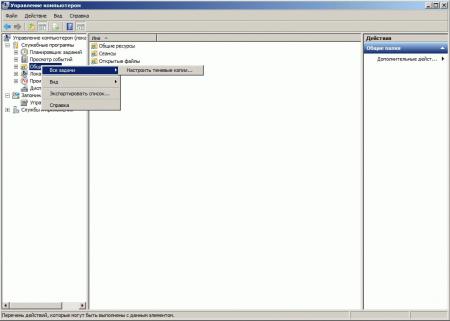

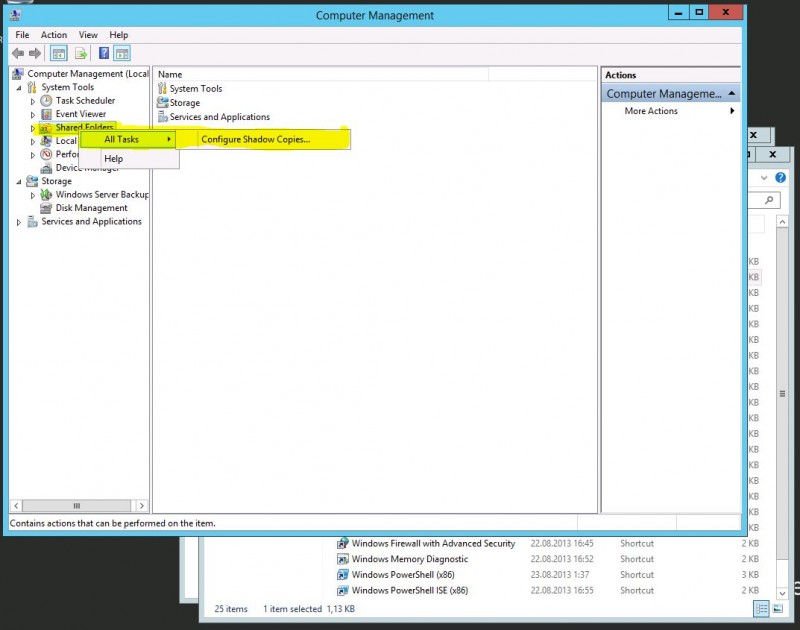

Откройте оснастку «Управление компьютером» («Computer Management»), разверните блок «Служебные программы», щелкните правой кнопкой мыши по элементу Общие папки и выберите Все задачи -> Настроить теневые копии.

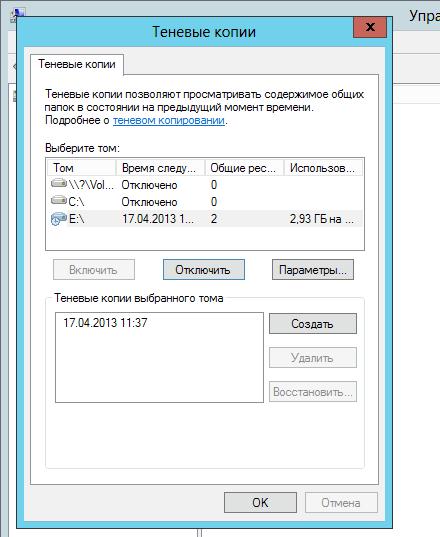

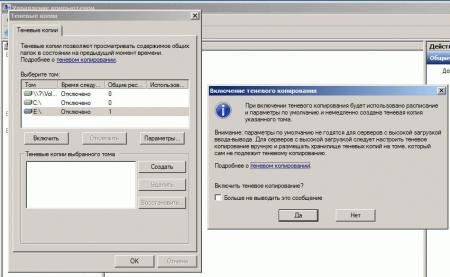

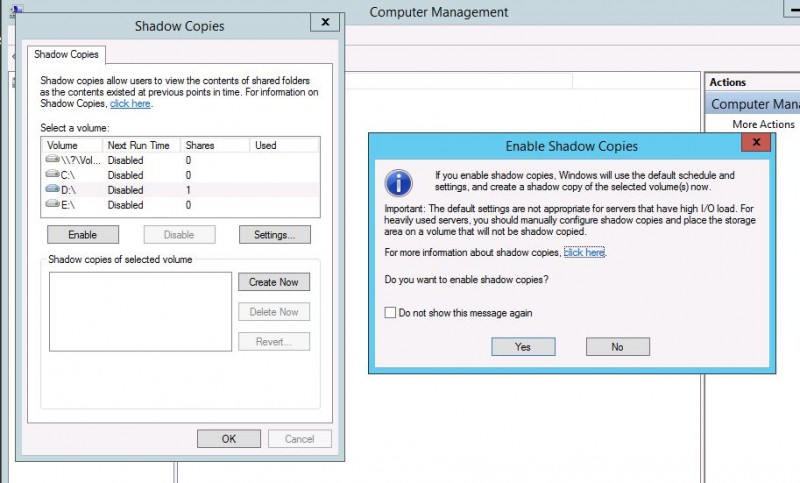

Затем нужно включить теневое копирование для раздела, на котором хранятся общие сетевые папки. Для этого выберите нужный том и нажмите кнопку «Включить». В этот момент будет создана первая теневая копия раздела (снапшот).

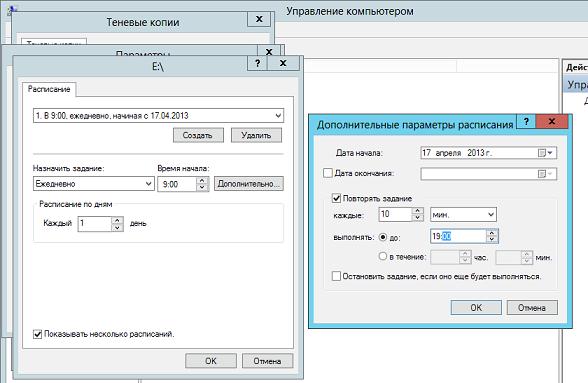

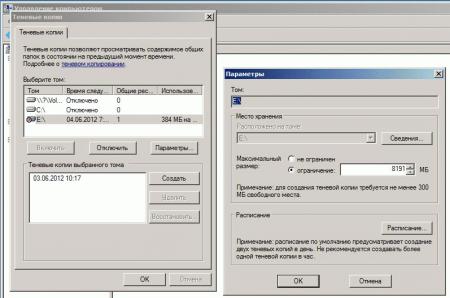

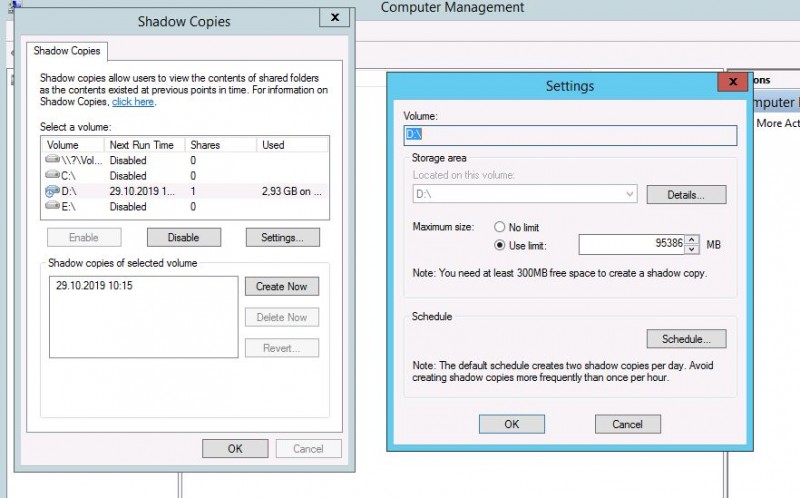

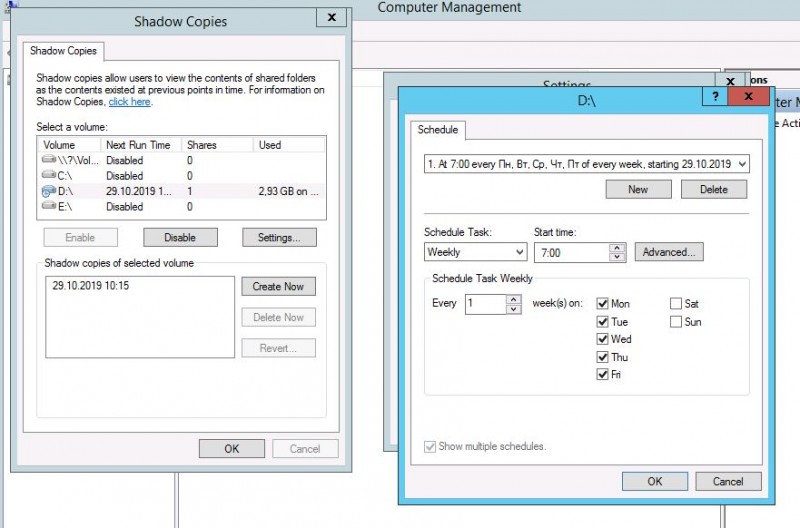

Далее необходимо задать максимальный размер копий и периодичность (расписание) их создания. Нажмите кнопку Параметры.

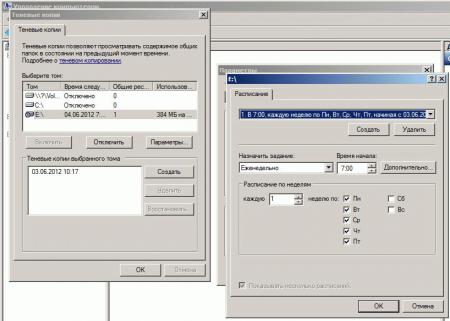

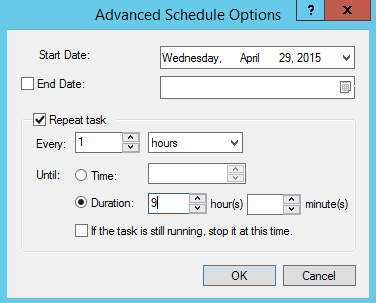

В данном примере настроим создание теневых копий по следующей схеме: снапшоты общих папок должны создаваться ежедневно в течении рабочего дня (с 9:00 до 19:00) каждые 10 минут. Вы, естественно, основываясь на особенности бизнес-процессов компании, можете настроить собственное расписание.

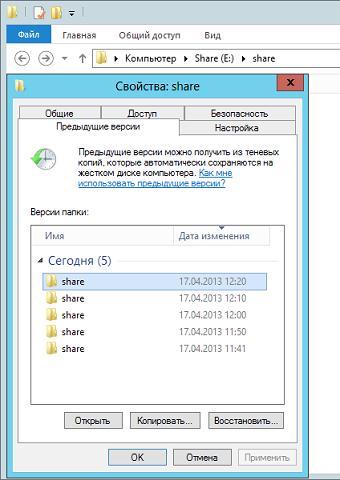

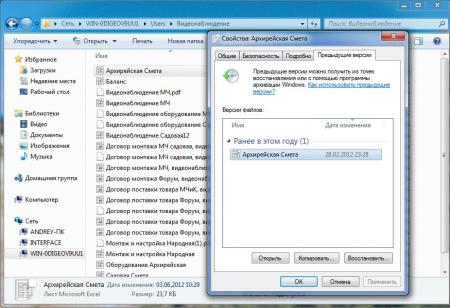

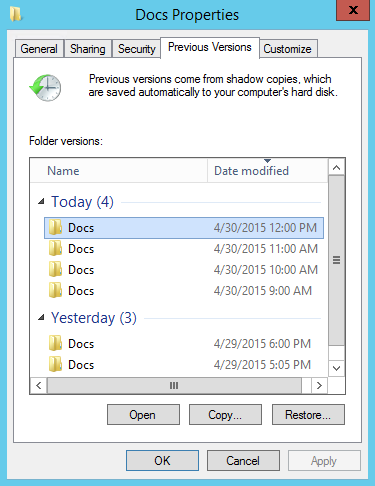

Если через некоторое время открыть свойства общей папки и перейти на вкладку «Предыдущие версии», то можно увидеть список доступных на данный момент теневых копий.

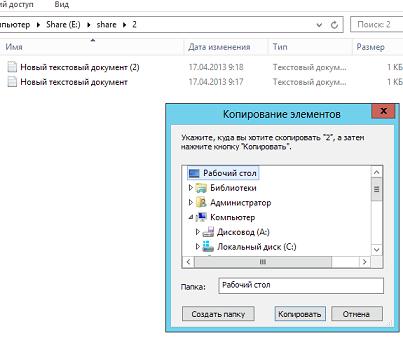

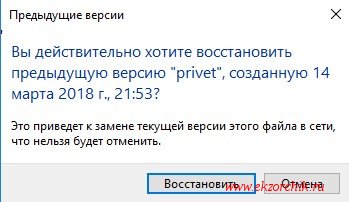

Далее у пользователя есть три варианта действия: просмотреть содержимое копии (Открыть), скопировать данные из копии в другое место (Копировать) или восстановить данные с перезаписью (Восстановить)

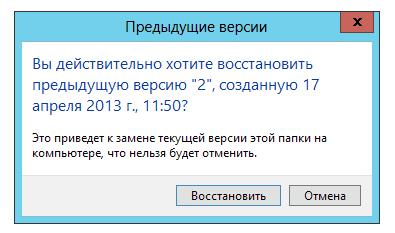

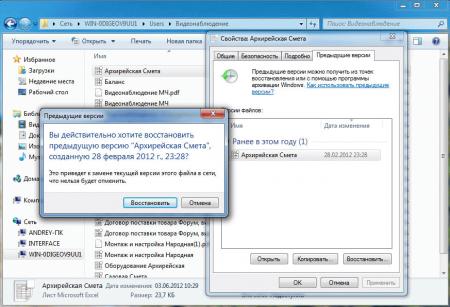

При попытке восстановить содержимое копии на момент снапшота появится соответствующее предупреждение.

VSS — отличное средство, позволяющее пользователям в течении дня оперативно и в удобной форме восстановить удаленный файл или откатиться к предыдущей версии документа. Нужно не забывать, что теневое копирование не отменяет необходимость выполнения классического резервного копирования данных, позволяющего восстановить данные даже в случае аппаратного сбоя.

Отметим также, что функция теневого копирования в Windows 8 была заменена на функцию File History

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Теневое копирование — специальный механизм, позволяющий делать копии файлов соответствующее определенному моменту времени, даже если они открыты или заблокированы системой. Теневые копии позволяют просматривать содержимое общих папок по состоянию на тот или иной момент времени в прошлом.

Теневые копии могут быть использованы для восстановления случайно удаленных и случайно перезаписанных файлов, а также позволяет сравнить несколько версий одного файла. Следует помнить, что теневые копии не могут служить заменой резервному копированию в силу ряда ограничений и особенностей о которых мы поговорим ниже.

Теневое копирование поддерживают серверные ОС начиная с Windows Server 2003, клиентское ПО для работы с теневыми копиями доступно начиная с Windows XP SP2.

При использовании теневых копий следует учитывать следующие ограничения:

- При превышении лимита выделенного дискового пространства старые теневые копии будут удалены без возможности восстановления.

- На одном томе может быть не более 64 теневых копий для каждого файла.

- Теневое копирование включается на уровне тома, т.е. нельзя выбрать общие папки и файлы для которых будет или не будет выполнятся теневое копирование.

- На компьютерах с двумя ОС при загрузке более старой системы или при подключении тома к другому ПК теневые копии могут быть повреждены.

Перед тем, как настраивать теневое копирование, следует продумать расписание. Для этого нужно проанализировать активность пользователей и критичность данных, найдя компромисс между частотой создания теневых копий и промежутком времени который должно охватывать теневое копирование. При этом следует отталкиваться от того, потерю какого промежутка рабочего времени можно считать допустимым, после чего рассчитать за какой промежуток времени будет достигнут предел, составляющий 64 копии. Не рекомендуется делать теневые копии чаще чем раз в час. Также продумайте расписание таким образом, чтобы копии делались только в рабочее время.

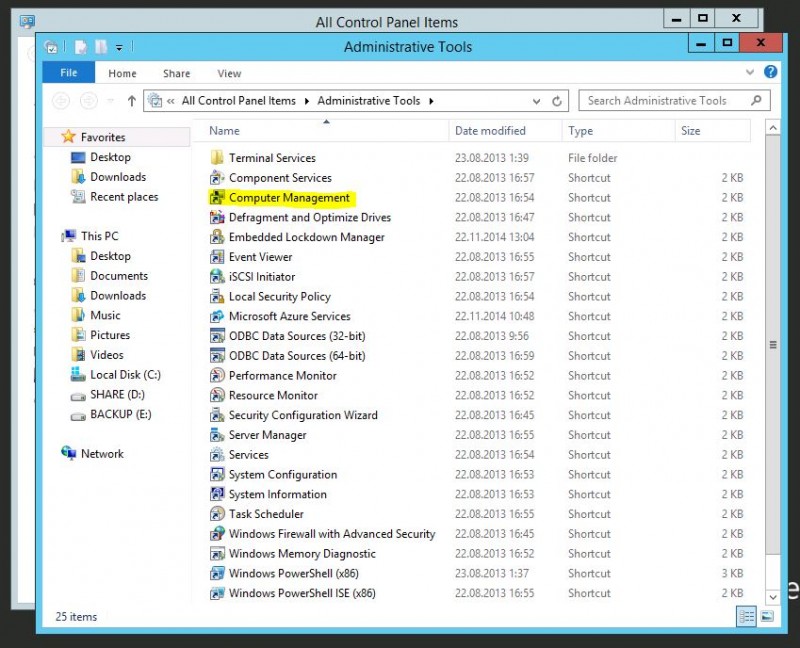

Для включения теневых копий перейдите в оснастку Управление компьютером в меню Администрирование.

В левой части окна найдите пункт Общие папки и, щелкнув правой кнопкой мыши, выберите Все задачи — Настроить теневые копии.

В открывшемся окне выберите том, на котором вы будете включать теневое копирование для общих папок и нажмите Включить, первая теневая копия будет создана немедленно.

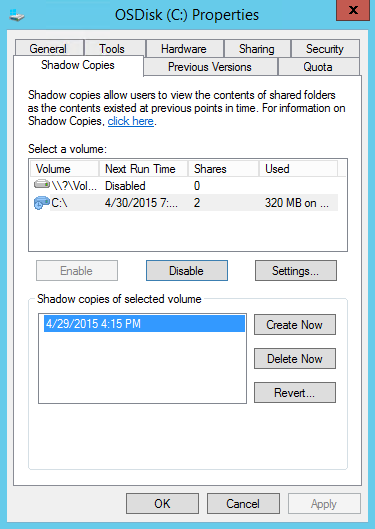

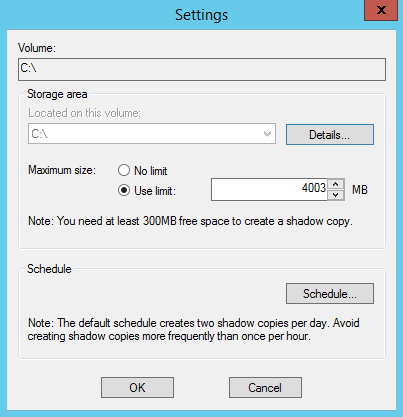

Затем нажмите на кнопку Параметры и укажите размер дискового пространства, выделяемый для хранения теневых копий.

Следующим шагом задайте расписание.

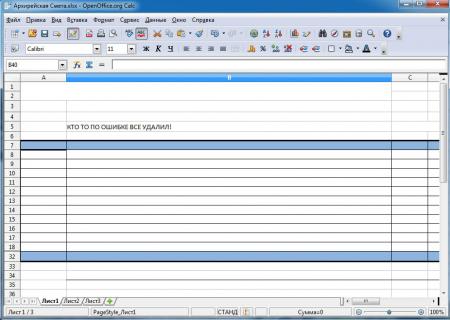

Теперь самое время проверить работу теневых копий в действии. В обучающих целях мы установили небольшой промежуток между созданием теневых копий и провели несколько типовых действий с файлами в общей папке.

Самая распространенная и труднорешаемая проблема — файл перезаписали.

Открываем свойства файла, переходим на закладку Предыдущие версии и выбираем одну из доступных теневых копий (в нашем случае только одна).

Мы можем открыть, восстановить или скопировать файл. Для начала просто откроем.

Убедившись, что перед нами необходимая версия файла, мы можем ее восстановить или скопировать, если нам нужны оба варианта файлов.

Для восстановления удаленных файлов откройте свойства папки и выберите одну из ее теневых копий, затем вы можете просмотреть содержащиеся в ней файлы и восстановить нужные. Помните, что из теневой копии файлы можно открыть только на чтение.

Как видим, теневое копирование дает пользователям и администратору богатые возможности по работе предыдущими версиями файлов и папок. Данная технология, в сочетании с правильно настроенным резервным копированием, позволяет обеспечить высокую доступность данных и свести риск их потери к разумному минимуму.

Научиться настраивать MikroTik с нуля или систематизировать уже имеющиеся знания можно на углубленном курсе по администрированию MikroTik. Автор курса, сертифицированный тренер MikroTik Дмитрий Скоромнов, лично проверяет лабораторные работы и контролирует прогресс каждого своего студента. В три раза больше информации, чем в вендорской программе MTCNA, более 20 часов практики и доступ навсегда.

Прочитано:

7 138

Порой сталкиваешься на рабочем месте, что к тебе как к системному администратору обращается пользователь с просьбой восстановить файл который он редактировал весь день, а потом вернулся к рабочему месту, но весь его труд утерян. Да, на его совести тот момент если он отошел от своего компьютера и не заблокировал вручную экран (приучаю нажимать сочетание клавиш: Win + L), а таймаут выставленный групповой политикой еще не активировался. Использовать такую отговорку, что можно восстановить файл(ы) только из вчерашнего бекапа — ну это не профессионализм. Вот в этом случае каждый системный администратор должен совершенствоваться и знать, что система Windows имеет такую важную настройку как использование «Теневых копий».

За основу функции/настройки теневого копирования отвечает служба теневого копирования (Volume Shadow Copies, VSS). Служба VSS применяется ко всему логическому диску и создаем снимок всех находящихся на нем файлов. После через запланированные промежутки времени отслеживает изменения и снова создает снимок.

Покажу на примере, как такая настройка «Теневые копии» включается и что она дает обычному пользователю.

Есть файловый сервер под управлением Windows Server 2016 Standard (на заметку: настройка «Теневые копии» работает и на Server 2008 R2,Server 2012/R2).

На заметку: логический диск с общими папками должен располагаться не на системном диске и не на диске с бекапами — это мое мнение.

На заметку: при использовании настройки «Теневые копии» следует под общие папки (файловый ресурс) заложить большой логический диск для хранения снимков. Если используется система виртуализации Hyper-V или ESXi то проблем с его расширением быть не должно и отрепетирована процедура его расширения.

На логическом диске D: создана папка с именем fileserver и настроена как общая с отключенным наследованием.

Запускаю оснастку «Управление компьютером»:

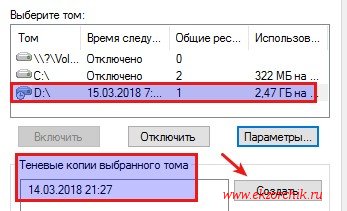

Win + R → control.exe — Просмотр: Категория — Мелкие значки — «Администрирование» — «Управление компьютером» — «Служебные программы» — и на «Общие папки» через правый клик мышью выбираю «Все задачи» — «Настроить теневые копии», выделяю том, в моем случае том D: и нажимаю «Настроить».

В данных настройках задается максимальный размер использования теневой копии, но не менее 300 МБ. По умолчанию хранилище теневых копий занимает 10 % от размера диска, а в снимках хранятся только изменения, а не сами изменившиеся файлы. Если места не достаточно, то при создании нового снимка старые снимки удаляют.

Как выбрать какой размер задать, прикинем, всего файлов под файловый ресурс 50 Gb, то я бы выбрал 50% от размера диска или: Максимальный размер: => не ограничен.

После нажимаю «Расписание» чтобы указать как часто будут делаться теневые копии. Если обратить внимание на рекомендацию, то не следует указывать создание одной теневой копии в час, вот только здесь уже каждый системный администратор должен все правильно взвесить как отразится потеря данных на продуктивной работе организации. Т.к. у меня жесткий диск под 2Tb, а данных всего 500Gb, то я делаю под себя следующее расписание:

Нажимаю «Дополнительно…»

- Дата начала: текущая дата

- Повторять задание: отмечаю галочкой

- Каждые: 2 часа

- Выполнять: в течение: 10 час

и получается расписание: Каждые 2 часа с 09.00 по 10 час начиная с текущей даты и каждый день.

В процессе эксплуатации я подкорректирую данное расписание.

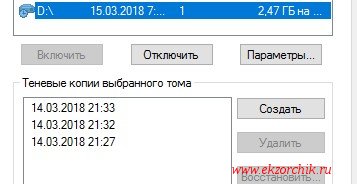

и нажимаю кнопку Ok окна настройки расписания для тома D: — кнопку OK окна «Параметры» и выделив том D: нажимаю «Создать» тем самым создаю теневую копию текущего диска.

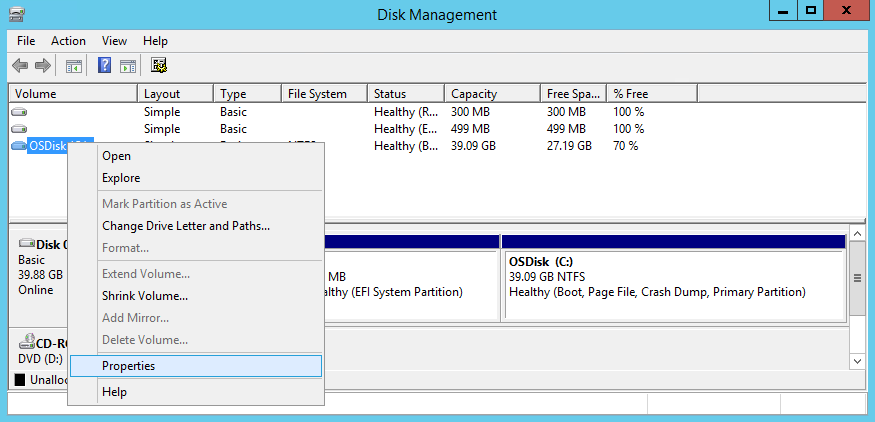

Также функцию теневые копии можно включить если перейти из оснастки «Управление компьютером» — «Запоминающие устройства» — «Управление дисками» — через правый клик по тому D: вызвать «Свойства» и перейдя во вкладку «Теневые копии».

Если сымитировать добавление файлов и последующее нажатие создания снимка можно будет видеть как изменяется размер и количество теневые копий в оснастке тома:

Под Windows 10 Pro:

Шаг №1: Перейти на файловый ресурс

Шаг №2: По каталогу (или по файлу) внутри которого располагаются его файлы нажать на нем через правый клик мышью перейти на меню «Восстановить прежнюю версию» после чего на вкладку «Предыдущие версии».

Шаг №3: Тут он увидит сделанные снимки и открывая последний ориентируясь на дату и время будут открываться экраны с файлами/или файл за указанный временной промежуток при нажатии на кнопку «Открыть» или через правый клик мышью по нему «Изменить» ту версию где результаты его работы самые последние.

Шаг №4: После чтобы его восстановить нужно либо когда файл найден и открыт сделать «Файл» — «Сохранить как» и сохранить в ту директорию где он был затерев не актуальный или же нажать кнопку «Восстановить» и воспользоваться мастером восстановления:

Шаг №5: Пользователь возвращается к редактированию на том месте файл(ы) которого были восстановлены.

Шаг №6: После этого момента пользователь становится чуть счастливее от того что теперь он сам может это делать и ему не надо писать заявку на helpdesk или подходить к Вам лично.

На заметку: Не советую включать теневые копии на системном диске, т. к. обновления, логирование и многое другое будет все заполоняется никому не нужными снимками и расходуемым местом. Возьмите за правило, один логический диск под систему, другой под данные.

На заметку: если выключить «Теневое копирование тома» в свойства диска, то все снимки будут удалены, а файлы будут оставлены как есть.

На заметку: Теневые копии — это не то же самое что и резервная копия, так что не советую полностью на них надеяться, ведь это всего лишь дельта изменения от первого и последующих снимков, а бекап — это наше все.

Итого, я для себя оформил те моменты с которыми сталкиваешься когда задействуешь «Теневые копии» для тома и что пользователь может сам сделать в случае проблемы с потерей файла(ов).

На этом я прощаюсь, если что будет интересного я дополню данную заметку, а пока собственно и всё, с уважением автор блога Олло Александр aka ekzorchik.

Служба теневого копирования томов (VSS) впервые появилась на платформе Windows десять лет назад в Windows Server 2003, но до сих пор не все администраторы Windows используют функциональные возможности этой службы. Также есть мнение, что не рекомендуется использовать Volume Shadow Copy с грамотной политикой резервного копирования. Тем не менее, это не всегда так.

Возьмем в качестве примера файловый сервер с множеством каталогов и большим количеством пользователей, резервные копии которых выполняются, скажем, ежедневно. Представьте себе ситуацию, когда в начале рабочего дня пользователь внес серьезные изменения в некий сверхкритический документ и случайно изменил или удалил его в течение рабочего дня. Вы не сможете восстановить этот документ из резервной копии, так как он просто не вошел в нее. Создать традиционную резервную копию файлового сервера в течение рабочего дня технически сложно (а сама процедура создания и восстановления из такой резервной копии может занять много времени, что усугубляется использованием инкрементного или дифференциального резервного копирования). В такой ситуации теневое копирование данных с помощью службы теневого копирования томов может «спасти» ситуацию.

Эта статья посвящена настройке теневого копирования тома в новой серверной операционной системе Windows Server 2012.

Давайте посмотрим на основные преимущества VSS перед классическим резервным копированием данных:

- Быстрая скорость создания резервной копии

- Возможность самостоятельно восстанавливать файлы пользователями (при наличии прав на запись в каталог)

- Возможность копировать файлы, используемые (заблокированные) пользователями

- Небольшой размер копии (по данным MS, около 30 МБ на 1 ГБ данных)

Основные особенности работы службы теневого копирования томов

Что такое теневая копия? По сути, это снимок (снимок) всей информации, хранящейся на диске. После создания теневой копии VSS начинает отслеживать данные на диске на предмет изменений. VSS разбивает все данные на блоки по 16 Кб каждый, и если данные в этом блоке изменились, служба записывает весь блок в файл теневой копии. Следовательно, получается, что при создании следующей теневой копии данных система не копирует все данные, а только блокирует изменения. Благодаря этому система теневого копирования позволяет значительно сэкономить место на диске. Теневые копии могут храниться на том же диске, где хранятся данные, или на отдельном (решение для высоконагруженных систем с высокой частотой изменения данных). Все файлы теневых копий хранятся в каталоге службы System Volume Information. Эти файлы можно отличить по имени, все они содержат идентификатор службы VSS в имени – 3808876b-c176-4e48-b7ae-04046e6cc752.

Некоторые другие функции VSS:

- По умолчанию максимальное количество снимков, хранящихся на диске, равно 64. При превышении этого значения служба VSS запускает циклическую перезапись теневых копий, удаляя первые снимки.

- Система выделяет 10% емкости раздела для теневых копий, но это значение можно изменить.

- Теневое копирование включено для всего тома и не может быть включено для отдельной общей папки.

- Microsoft не рекомендует делать снимки чаще одного раза в час (однако это только рекомендации).

Попробуем настроить теневое копирование данных из общей сетевой папки, расположенной на отдельном диске сервера под управлением Windows Server 2012.

Откройте оснастку «Управление компьютером», разверните раздел «Служебные программы», щелкните правой кнопкой мыши «Общие папки» и выберите «Все задачи» -> «Настроить теневые копии.

Далее необходимо включить теневое копирование для раздела, в котором хранятся общие сетевые папки. Для этого выберите необходимый том и нажмите кнопку «Включить». Первая (моментальная) теневая копия раздела будет создана).

Далее необходимо установить максимальный размер копий и частоту (расписание) их создания. Щелкните кнопку Параметры.

В этом примере мы настроим создание теневых копий по следующей схеме: снимки общих папок должны создаваться ежедневно в течение рабочего дня (с 9:00 до 19:00) каждые 10 минут. Конечно, исходя из специфики бизнес-процессов компании, вы можете составить свой график.

Если через некоторое время вы откроете свойства общей папки и переключитесь на вкладку «Предыдущие версии», вы увидите список доступных на данный момент теневых копий.

После этого у пользователя есть три варианта: просмотреть содержимое копии (Открыть), скопировать данные из копии в другое место (Копировать) или восстановить данные с перезаписью (Восстановить)

Если вы попытаетесь восстановить содержимое копии на момент создания снимка, отобразится соответствующее предупреждение.

VSS – отличный инструмент, который позволяет пользователям быстро и удобно восстановить удаленный файл или вернуться к предыдущей версии документа в течение одного дня. Имейте в виду, что теневая копия не устраняет необходимость в классических резервных копиях данных, позволяя восстанавливать данные даже в случае отказа оборудования.

При необходимости вы можете удалить устаревшие копии с помощью утилиты vssadmin.

Также обратите внимание, что функция теневого копирования Windows 8 была заменена функцией истории файлов

Источник изображения: winitpro.ru

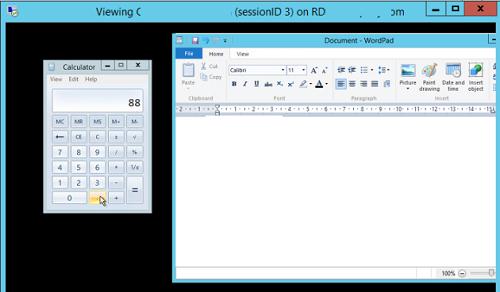

Режим Shadow

Режим Shadow (теневой сеанс) – может использоваться администратором для просмотра и управления активной терминальной сессией любого пользователя.

Подключиться к сессии пользователя можно с помощью утилиты mstsc.exe или непосредственно из консоли Диспетчера серверов.

Для этого необходимо использовать коллекции сеансов, которые доступны после установки службы удалённых рабочих столов.

Для установки службы удалённых рабочих столов необходимо, чтобы Ваш VPS под управлением Windows Server 2012 / 2016 был введен в домен.

В данной инструкции сервер уже состоит в домене NEOCOMMS.RU

Установка служб RDP

(установка служб удаленных рабочих столов)

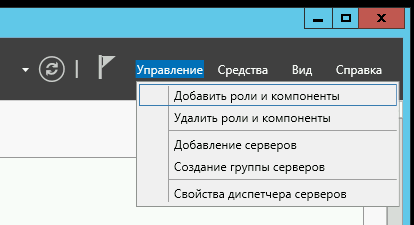

В «Диспетчере серверов» выберите «Управление» и «Добавить роли и компоненты«:

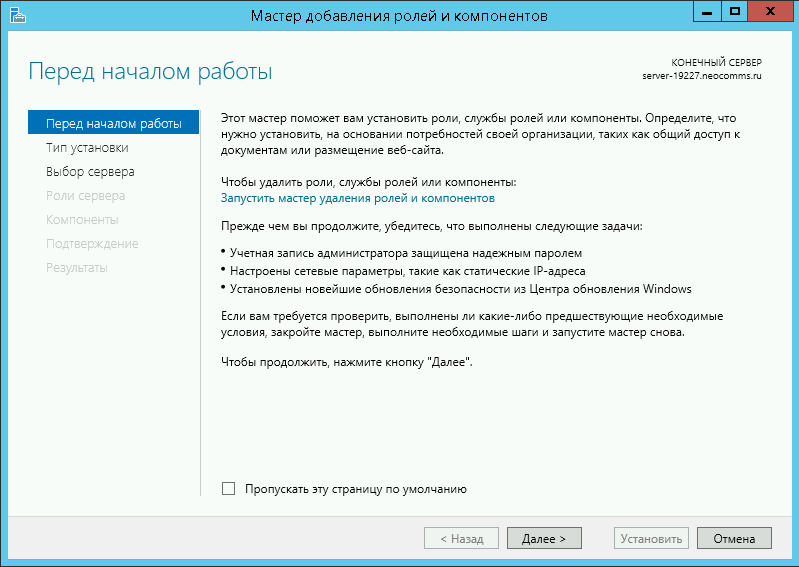

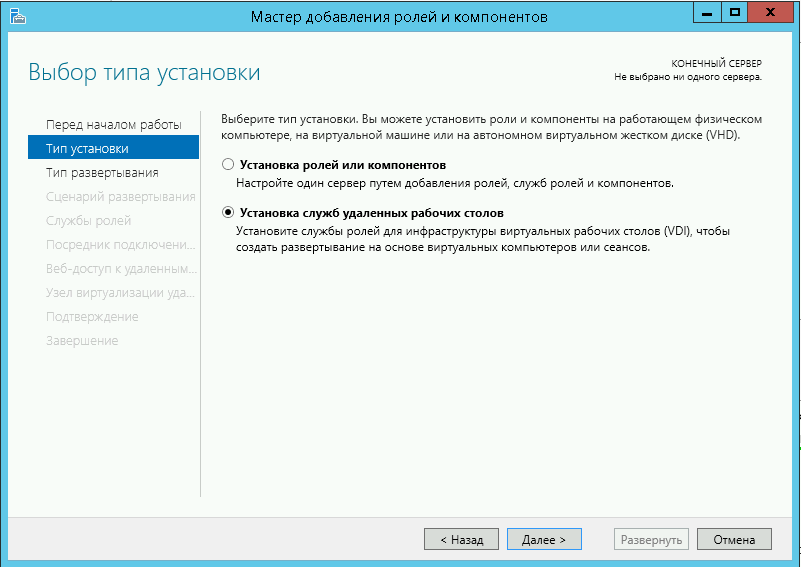

На первым шаге «Мастера добавления ролей и компонентов» и нажимаем «Далее«:

На втором шаге выбираем «Установка служб удалённых рабочих столов«:

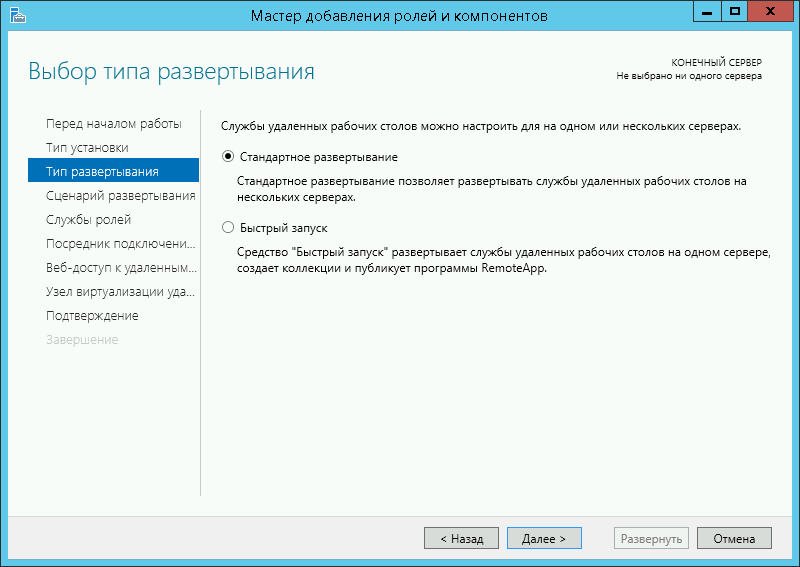

В следующем шаге мастер попросит Вас выбрать тип развертывания. Выберите «Стандартное развертывание» и нажимаем «Далее«:

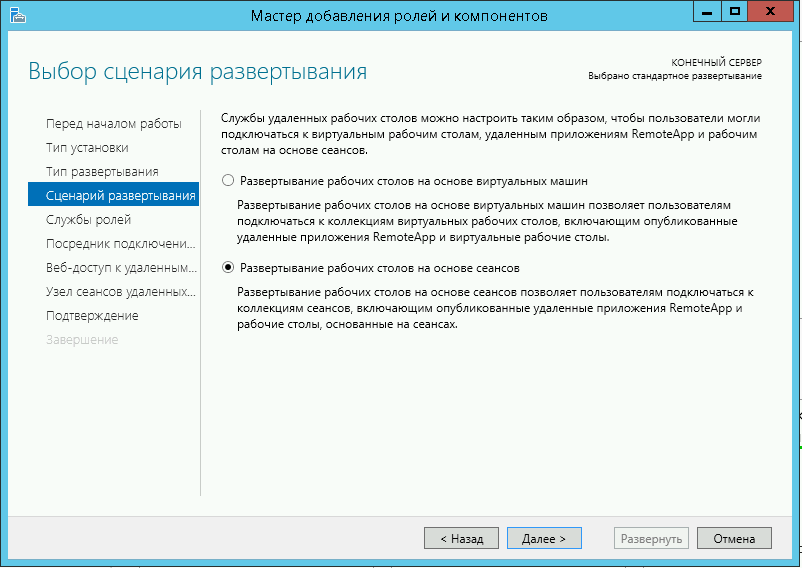

Выберите сценарий «Развертывание рабочих столов на основе сеансов» и “Далее”:

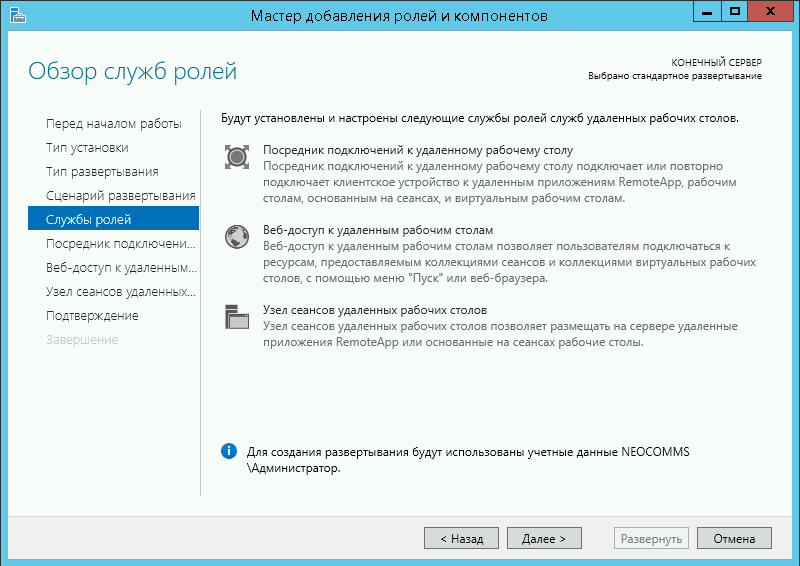

Нажмите «Далее«:

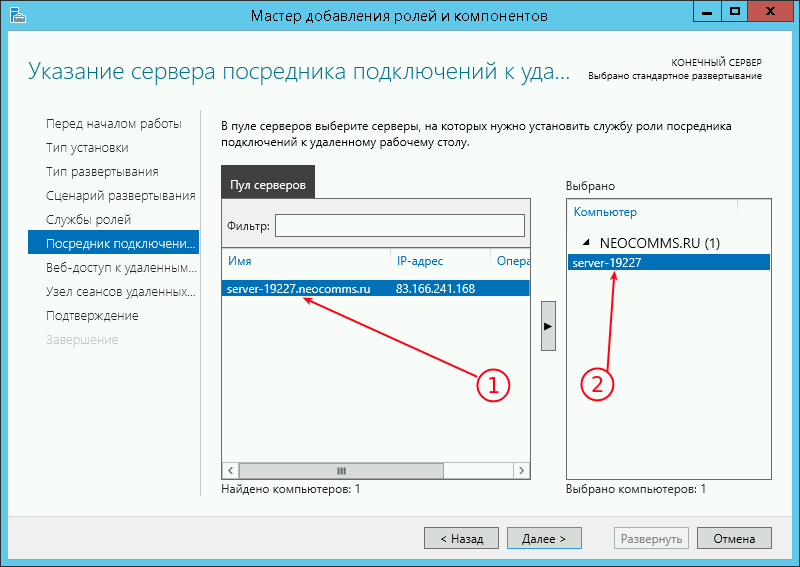

Здесь нужно выбрать сервер «Посредник подключений к удалённому рабочему столу«, выбираем сервер в «Пуле серверов» и нажимаем «Далее«.

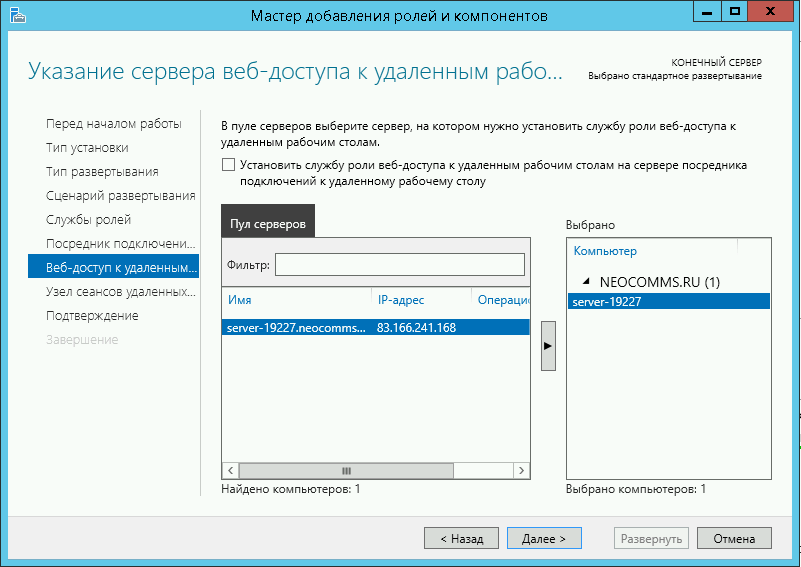

На этом этапе выберите сервер из списка «Пул серверов» и нажмите «Далее«:

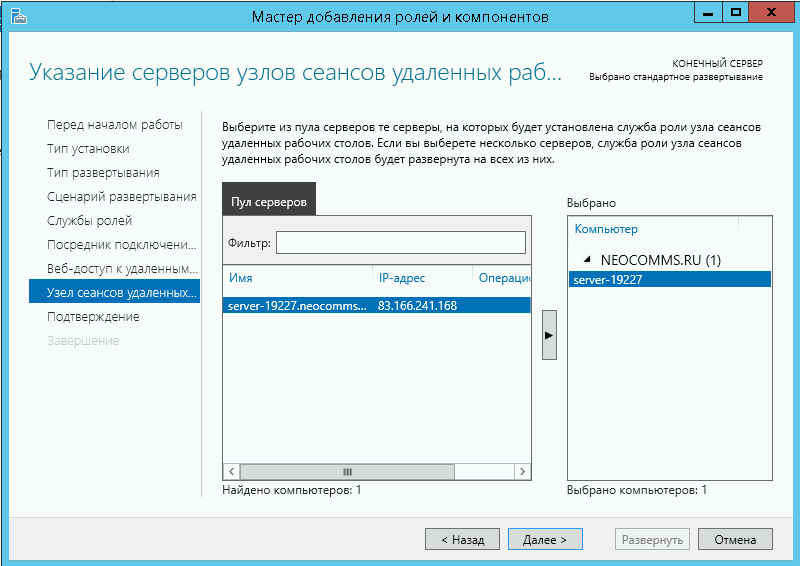

Укажите сервер «Узла сеансов удалённых рабочих столов» выбрав сервер из списка “Пул серверов” и нажмите “Далее”:

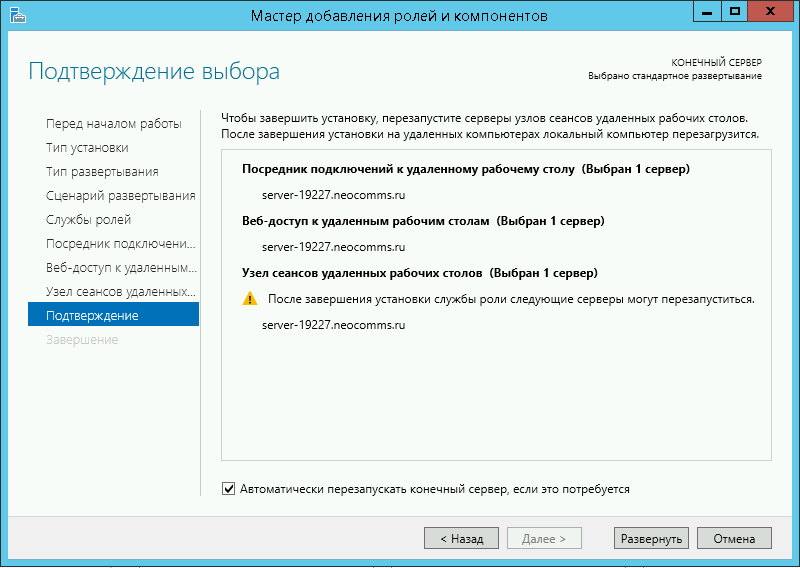

Поставте галочки напротив пункта “Автоматически перезапускать конечный сервер, если это потребуется” и нажмите «Развернуть«:

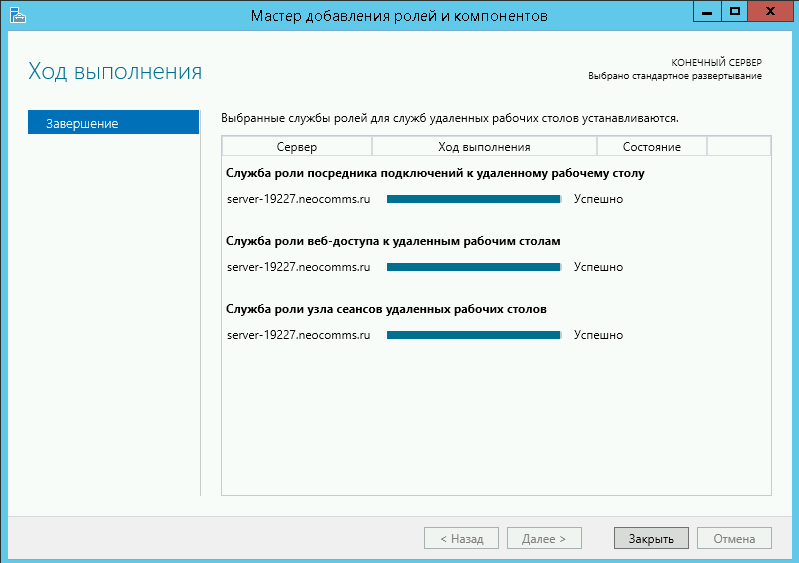

Дождитесь установки выбраных ролей, после чего компьютер будет перезагружен.

После перезагрузки автоматически запустится «Мастер добавления ролей и компонентов«, который настроит установленные службы.

Дождитесь окончания настройки и нажмите “Закрыть”:

На этом установка «Службы удалённых рабочих столов» окончена.

Коллекция сеансов

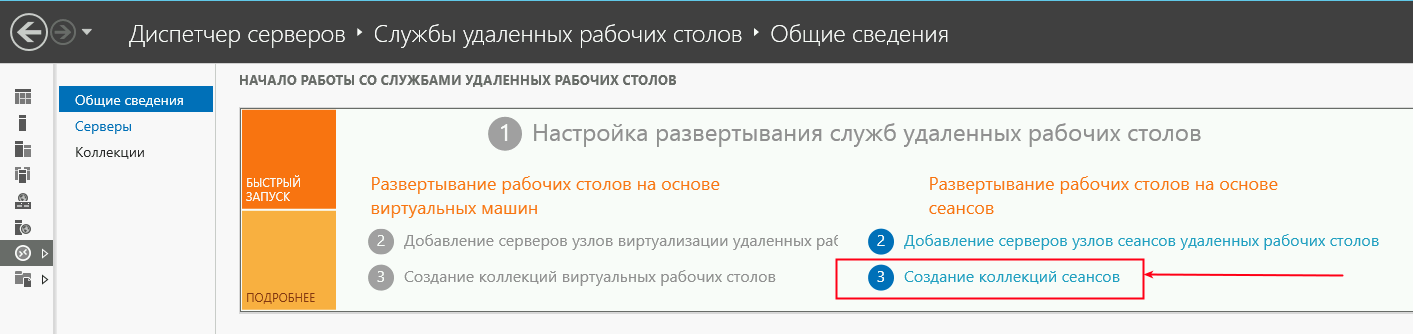

Теперь создадим коллекцию сеансов.

В разделе “Общие сведения”, выберите пункт “Создание коллекций сеансов”:

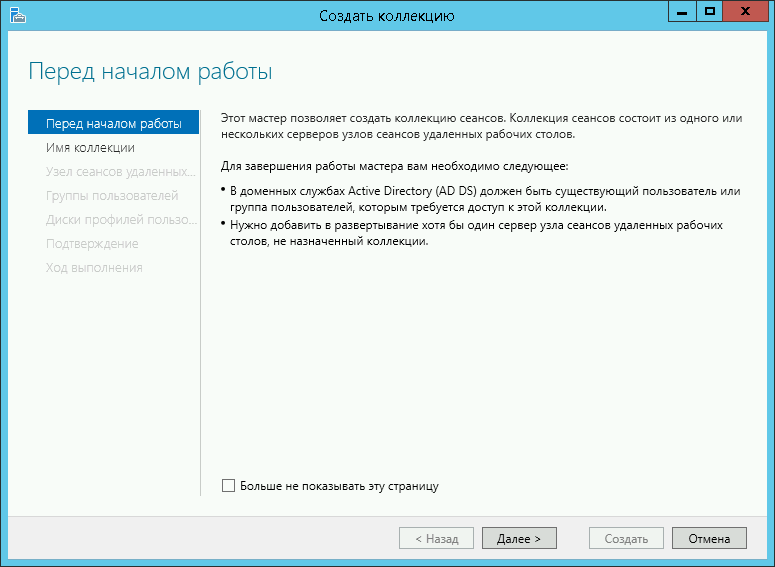

На первом шаге мастера нажмите «Далее«:

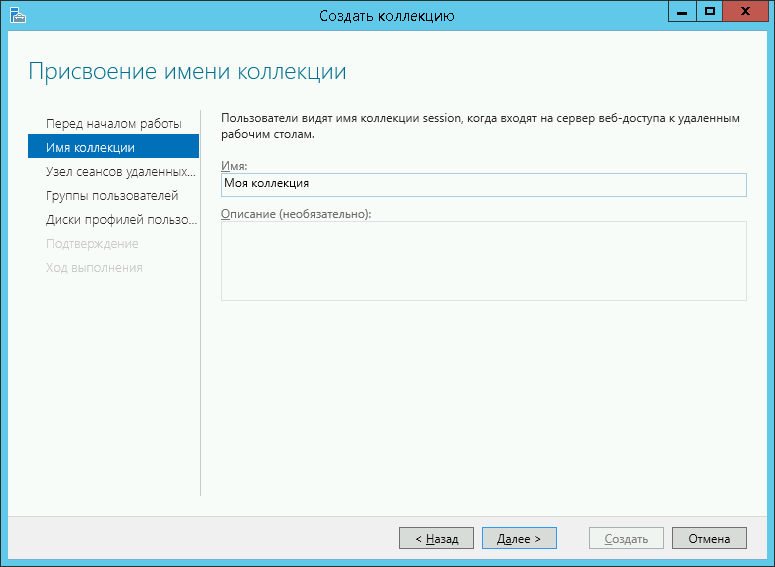

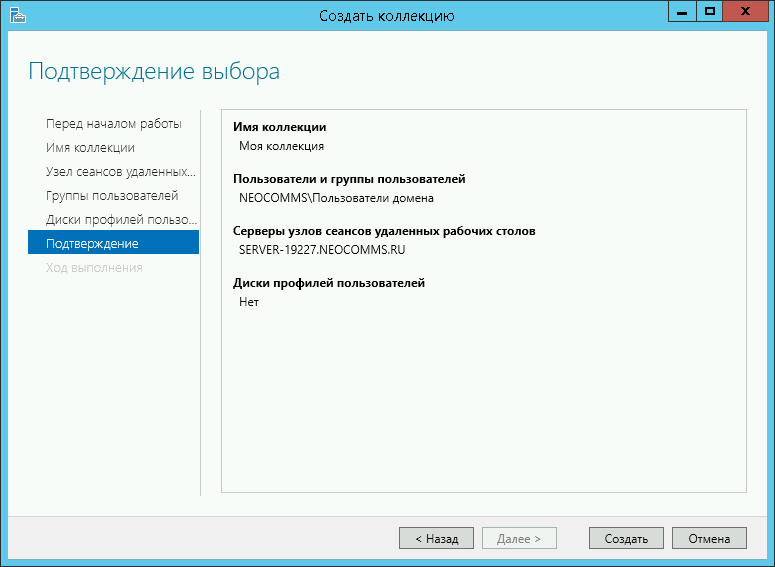

Задайте имя коллекции и нажмите «Далее«:

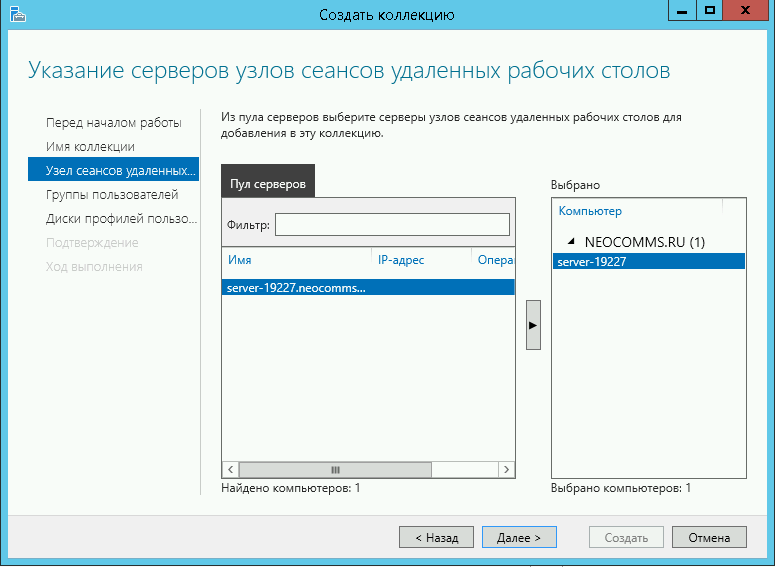

Укажите сервер “Узлов сеансов удалённых рабочих столов” из списка “Пул серверов” для добавления в коллекцию и нажмите «Далее«:

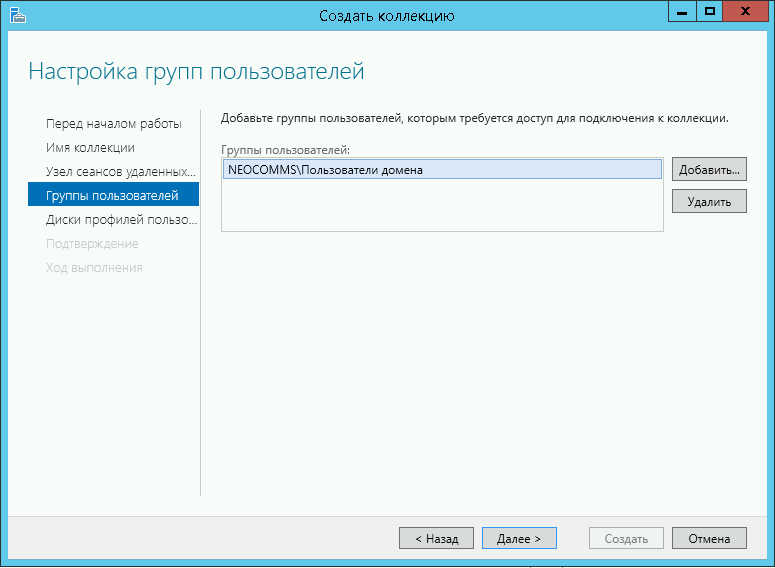

Здесь можно добавить пользователя или группу пользователей, которым необходим доступ к этой коллекции сеансов.

В данном примере доступ к этой коллекции сеансов имеют все пользователи домена.

После чего нажмите «Далее«:

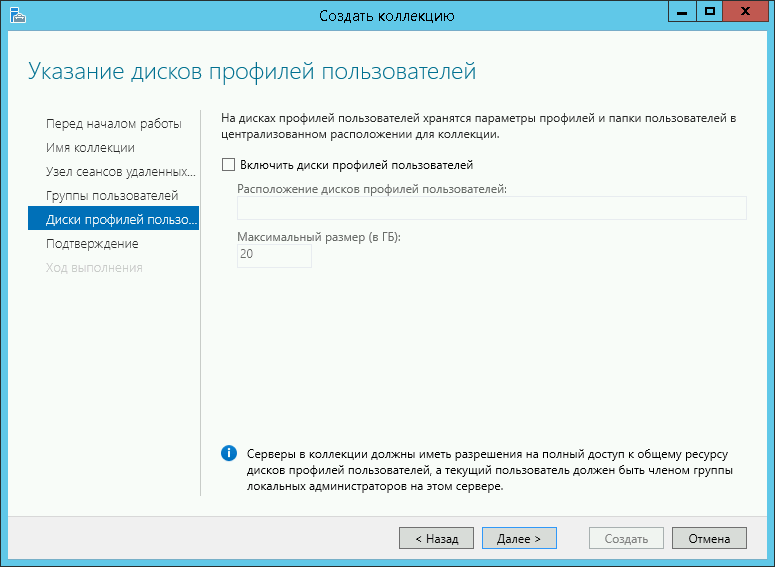

Если диски профилей пользователей отсутствуют, — снимите галочку с пункта “Включить диски профилей пользователей” и нажмите “Далее”:

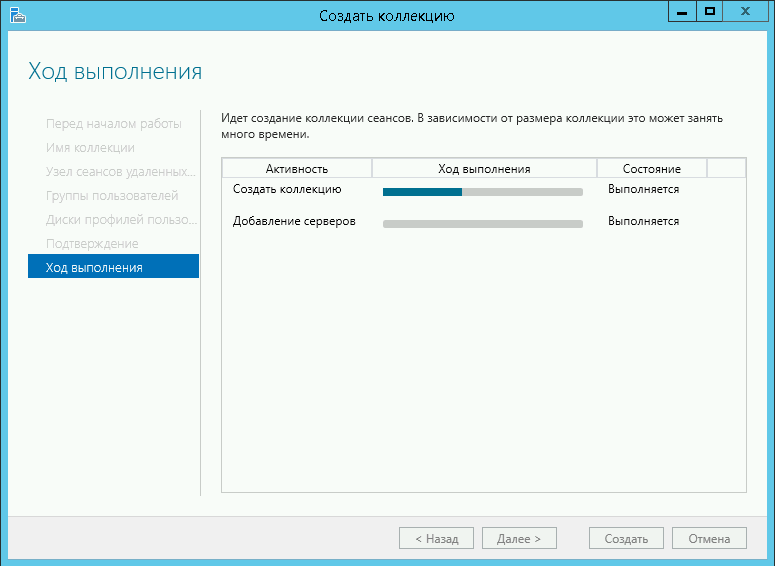

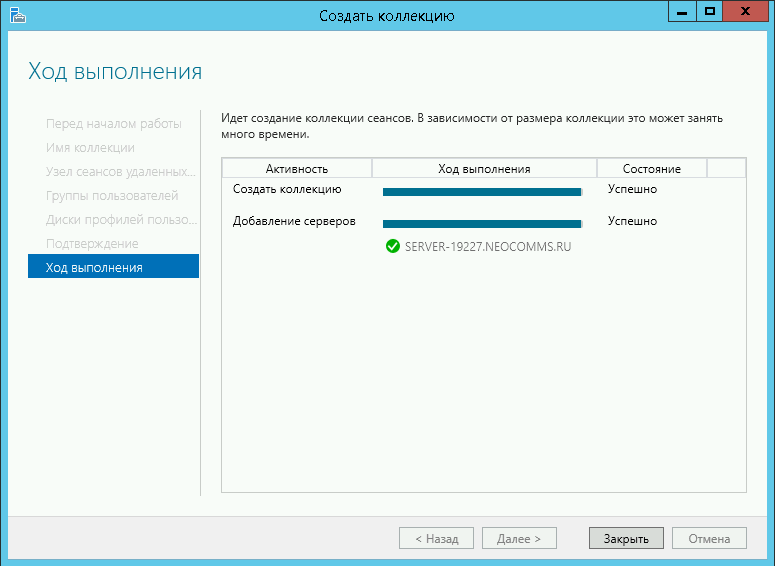

На этом шаге нажмите «Создать«:

После успешного создания, нажмите «Закрыть«:

Теперь, когда установлены все необходимые компоненты, есть возможность подключиться к теневому сеансу любого активного пользователя.

Подключение к сеансу

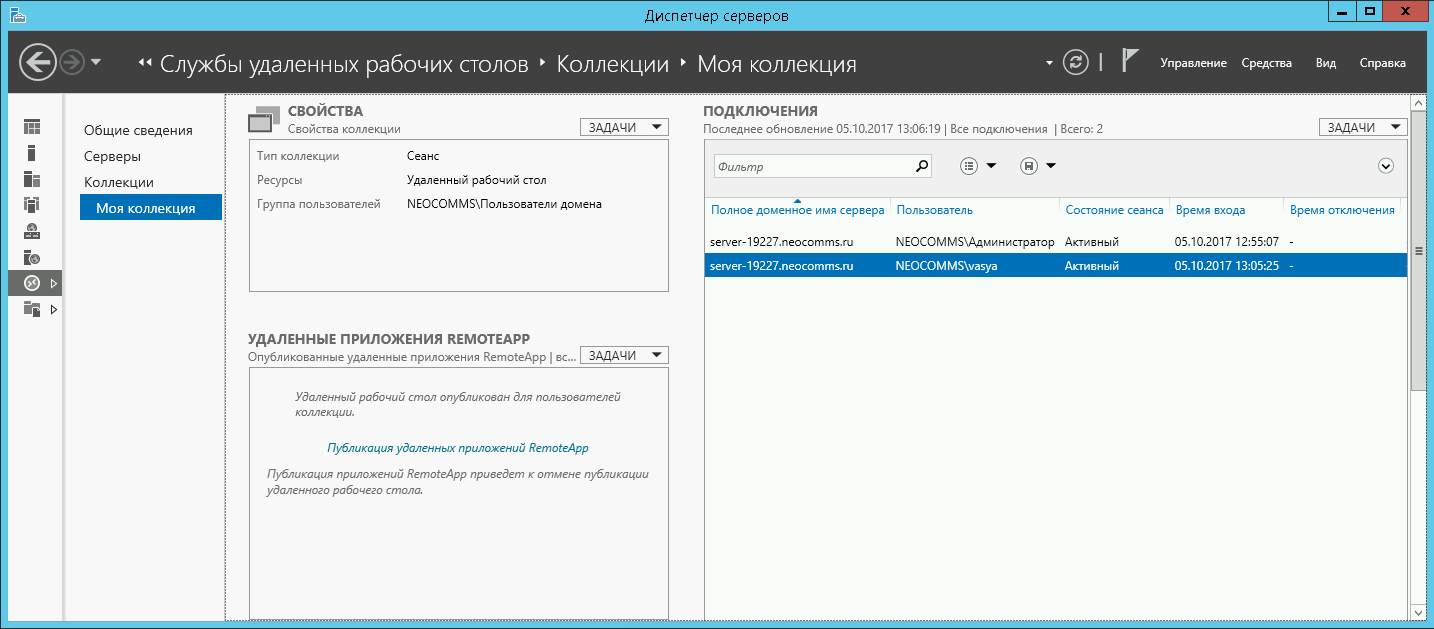

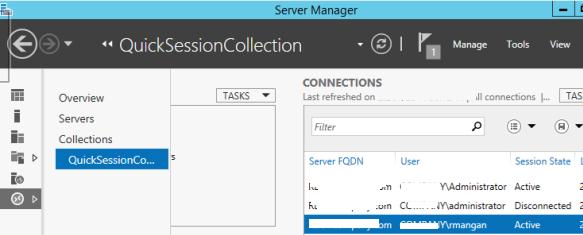

В «Диспетчере серверов» перейдите к созданной коллекции —> «Службы удаленных рабочих столов» —> «Коллекции» и выберите вашу коллекцию.

В данной инструкции её название «Моя коллекция«:

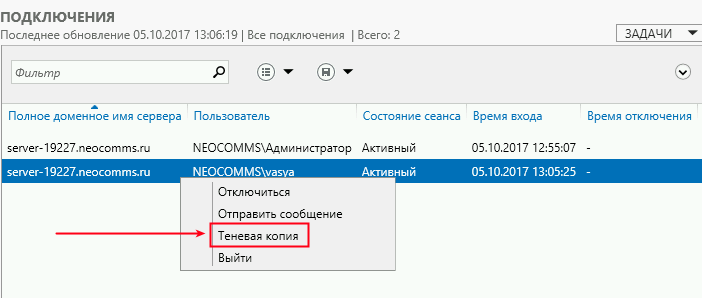

В списке «Подключения» выберите пользователя за которым вы хотите наблюдать или управлять,

кликните на нём правой кнопкой мыши и нажмите «Теневая копия«:

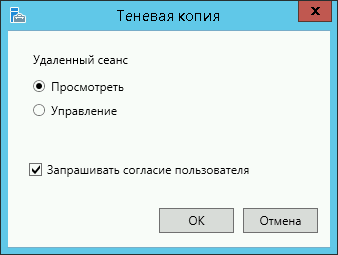

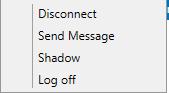

В открывшемся окне выберите нужное Вам действие «Просмотреть» или «Управление«:

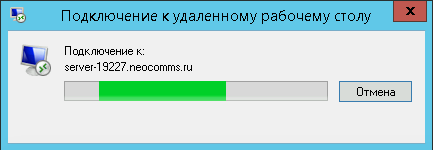

Далее увидите следующее сообщение:

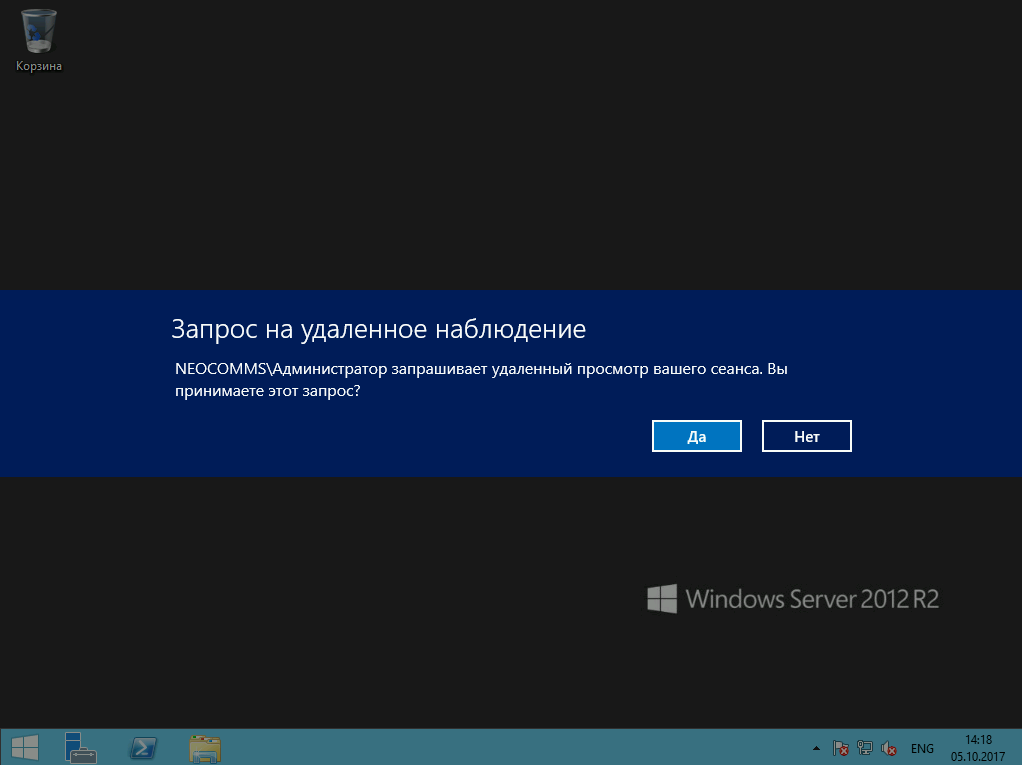

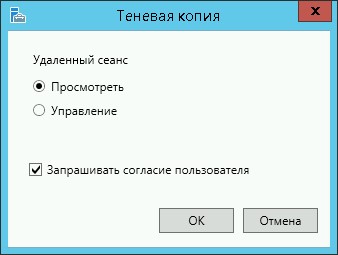

В этот момент на экране пользователя vasya всплывет окно запроса на удаленное наблюдение:

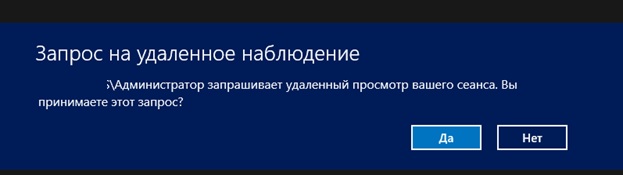

У нас появится доступ, как только пользователь vasya примет запрос.

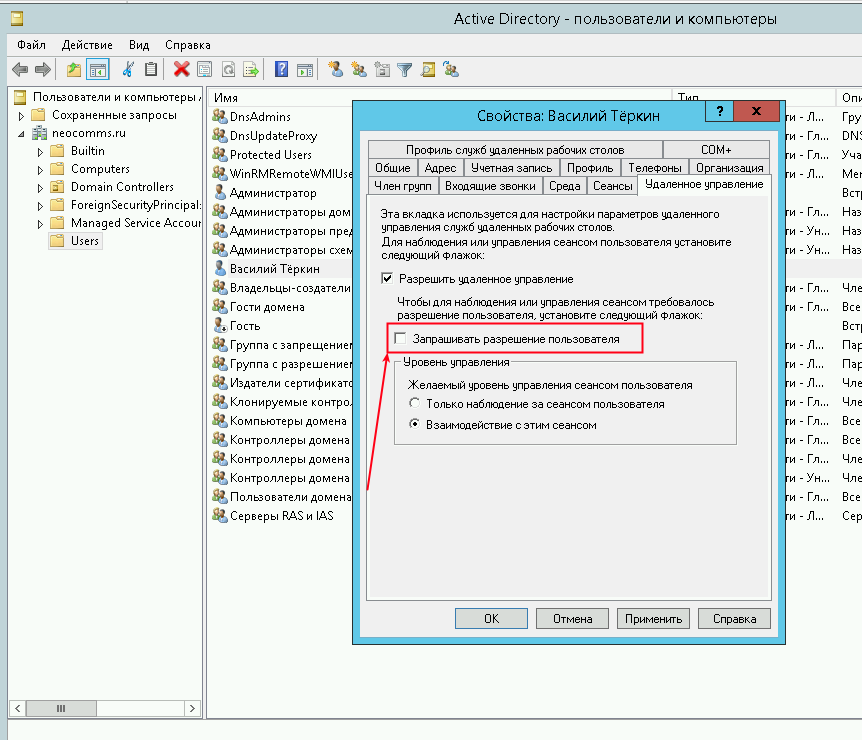

Чтобы подключаться без запроса, необходимо изменить параметры удалённого управления конкретного пользователя, в данном примере это vasya.

Перейдите по ветке: «Диспетчер серверов» —> «Средства» —> «Пользователи и компьютеры Active Directory» —> Ваш домен —> «Users«.

Кликните дважды по имени пользователя и выберите вкладку «Удалённое управление».

В параметре «Запрашивать разрешение пользователя» снимите галочку и выберите желаемый уровень управления сеансом пользователя.

Нажмите «Применить» —→ «Ок»:

Теперь Вы сможете подключаться, управлять или наблюдать за сеансом пользователя без его ведома.

Представим себе такую ситуацию: имеется файловая шара с важными документами, расположенная на файловом сервере. Пользователь открывает один из документов и вносит в него ошибочные данные. Обнаружив ошибку, пользователь обращается к администратору и требует вернуть документ в первоначальное состояние. Администратор находит резервную копию и восстанавливает испорченный файл.

Процедура довольно стандартная, но ее можно значительно сократить. Для этого необходимо убрать из цепочки администратора и дать пользователю возможность самому восстанавливать документы. Сделать это можно с помощью функции Pervious Versions (предыдущие копии), которая позволяет пользователю самостоятельно, не обращаясь к администратору, восстанавливать измененныеудаленные файлы.

Функционал Pervious Versions основан на службе теневого копирования (Volume Shadow Copies, VSS). Служба VSS активируется для логического диска (тома), после чего VSS создает моментальный снимок всех файлов, находящихся на диске. После этого VSS начинает отслеживать изменения на диске, для чего разбивает все данные на блоки по 16Кб. Если данные в таком блоке были изменены, то блок сохраняется в теневой копии. Такой подход позволяет сэкономить дисковое пространство, поскольку в теневых копиях хранятся не все данные целиком, а только изменения, произошедшие с момента создания предыдущего снимка.

Полученные снимки хранятся в хранилище теневых копий, которое может располагаться на том же, либо на отдельном диске. Файлы теневых копий располагаются в скрытом каталоге System Volume Information.

Служба VSS можно включить только для логического диска целиком. Нельзя добавить или исключить отдельные файлы или каталоги — или все или ничего. Если диск примонтирован как папка, то для него теневые копии делаться не будут, для такого диска необходимо явно включить VSS.

Настройка Pervious Versions

Открываем оснастку управления дисками (Win+R -> diskmgmt.msc) выбираем нужный диск. Кликаем на нем правой клавишей мыши и в контекстном меню выбираем пункт «Properties».

В свойствах диска переходим на вкладку «Shadow Copies», выделяем том и жмем на кнопку «Enable».

В этот момент будет произведено включение VSS, а также создана первая теневая копия выбранного тома.

Для дополнительной настройки после включения жмем кнопку «Settings». Здесь можно изменить расположение хранилища теневых копий, которое по умолчанию размещается на исходном диске. Также можно указать максимальный размер хранилища.

Примечание. По умолчанию хранилище теневых копий может занимать до 10% от размера диска. Поскольку в снимках хранятся только изменения, для их хранения требуется меньше места, чем может показаться. Однако в хранилище теневых копий может храниться только 64 снимка, поэтом по достижении этого числа при создании нового снимка старые начинают удаляться. То же самое происходит и при достижении лимита дискового пространства.

Для настройки расписания создания теневых копий жмем на кнопку «Schedule». В выпадающем списке уже есть несколько готовых заданий, однако я предпочитаю удалить их и по кнопке «New» создать свое. В примере укажем ежедневный запуск в 9:00 утра.

По кнопке «Advanced» можно произвести дополнительные настройки расписания. В нашем примере укажем повтор задания каждый час в течение 9 часов. Т.е. снимки будут делаться каждый час в течении рабочего дня.

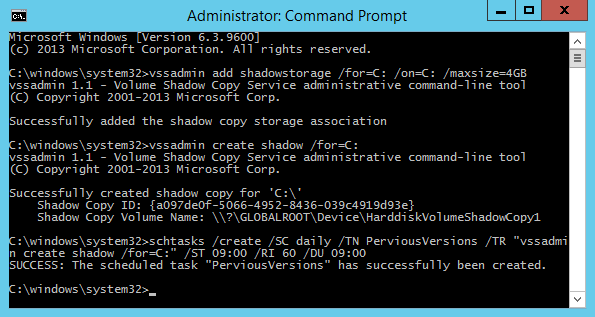

В варианте установки Server Core, при котором отсутствуют необходимые графические оснастки, все вышеописанные действия можно произвести из командной строки. Например так мы включаем VSS для тома С, разместив хранилище теневых копий на том же диске и указав его максимальный размер 4GB:

vssadmin add shadowstorage /for=C: /on=C: /maxsize=4GB

Так создаем теневую копию диска С:

vssadmin create shadow /for=C:

Ну и задать создание копий по расписанию можно такой командой:

schtasks /create /SC daily /TN PerviousVersions /TR ″vssadmin create shadow /for=C:″ /ST 09:00 /RI 60 /DU 09:00

где:

/SC — расписание;

/TN — имя задания;

/TR — команда, которая должна быть исполнена;

/ST — время начала;

/RI — интервал повторения в минутах;

/DU — длительность выполнения.

Если теперь открыть свойства папки и перейти на вкладку Pervious Versions, то там будет список имеющихся теневых копий. Их можно открывать и просматривать (open), можно скопировать (copy) или восстановить в исходное размещение (restore). И что самое приятное, все эти действия не требуют вмешательства администратора и могут быть произведены самим пользователем.

В заключение несколько замечаний:

• По умолчанию в качестве хранилища теневых копий выбирается исходный диск, но при желании можно хранить снимки и на другом диске. В случае с другим физическим диском это может несколько повысить быстродействие дисковой системы и ее отказоустойчивость;

• Выбор расположения хранилища является окончательным. При перемещении хранилища все находящиеся в нем снимки будут потеряны;

• При отключении службы VSS для тома все его снимки будут удалены;

• Для томов с VSS рекомендуется устанавливать размер кластера не меньше 16Кбайт. При размерах менее 16Кб провайдер VSS не может точно определить, был ли файл дефрагментирован или изменен, и поэтому обрабатывает дефрагментированный файл как измененный, т.е. создает новую теневую копию. Это приводит к большому количеству теневых копий и перезаписи существующих копий;

• Не стоит включать VSS для системного тома. Операционная система генерирует много изменений, поэтому количество теневых копий на системном диске будет большим;

• В теневых копиях сохраняются разрешения NTFS и шифрование. Об этом надо помнить при восстановлении файлов;

• И конечно же, не стоит использовать VSS и механизм Pervious Versions как замену полноценному резервному копированию.

В современном мире потеря цифровой информации становится настоящей проблемой. Чтобы избежать удаление, перезапись файла или его повреждение, необходимо настроить в ОС Windows теневые копии — специальная технология, включенная в Microsoft Windows.

Теневые копии или как их еще называют «моментальный снимок» помогут восстановить потерянные файлы, случайным образом или преднамеренно удаленные пользователем. Не будем разбираться в теории, что есть теневая копия, переходим сразу к настройке на примере ОС Windows Server 2012.

1. Первым делом заходим в «Control Panel» (Панель управления):

2. Выбираем «Administrative Tools» (Администрирование):

3. Выбираем элемент «Computer Management» (Управление компьютером):

4. В открывшемся окне в раскрывающейся ветке «Computer Management (Local)» (Управление компьютером (Локальным)) выбираем раздел «Shared Folders» (Общие папки) и щелкаем по нему правой кнопкой мыши, в появившемся меню кликаем по «All Tasks» (Все задачи) — «Configure Shadows Copies..» (Настройка теневых копий):

5. В окне «Shadow Copies» (Теневые копии), выбрав диск на котором хотим создать резервное копирование, кликаем по кнопке «Enable» (Включить), в подтверждающем окне «Enable Shadow Copies» (Включить теневые копии) щелкаем «Yes» (Да):

6. Следующим шагом щелкаем по кнопке «Settings» (Настройки), в появившемся окне выбираем пункт «Use limit» (Использовать лимит) и задаем количество дискового пространства, которое будет выделено под создание резерва:

7. В разделе «Schedule» (Расписание) щелкаем по одноименной кнопке. В «Schedule Task» можно выбрать периодичность выполнения задачи (ежедневно, еженедельно и так далее), в «Start time» выбираем время создания теневой копии.

8. Щелкнув по кнопке «Advanced» (Расширенные настройки) можно настроить более детально расписание. После выполнения всех настроек щелкаем «ОК«:

Таким образом мы настроили теневые копии, теперь можем извлекать резерв перейдя в свойства папки, на которую сделали настройки. Во вкладке «Предыдущие версии» должен отобразится список папок, отсортированный по дате.

In this post, we’ll learn the steps to enable Volume Shadow Copy (VSC) in Server 2012 R2. Volume Shadow copy service (VSS) is a technology of Microsoft through which we can take backup of files, folders, and volumes. Using VSS we can either take backup manually or schedule it for automatic backup. Volume Shadow copy service (VSS) is also known as Previous Versions. Through the snapshots of files and folders taken by VSC, we can revert back the files as per our requirements.

Steps to take System State Backup

Steps to configure Volume Shadow Copy (VSC) in Windows Server 2012 R2:

1. For this practical, we have created a text file naming IT in E: drive. You can also create a folder and create file in that.

2. To Enable Volume Shadow copy, right click on the drive for which you want to enable Volume Shadow Copy (VSC) i.e. E: drive for this practical and then click on “Configure Shadow Copies”.

3. On Shadow Copies console, we can select the drive on which we want to enable volume shadow copy. Select the E: drive and then click on “Enable“.

4. After clicking on Enable, it opens the Enable Shadow Copies console, this console tell us about the shadow copies. The information contains that the Windows will use the default schedule and settings. Click on Yes to enable Volume Shadow Copy Services (VSS).

5. VSC of selected volume is created, it would show the time and date. Click on OK to continue.

6. Now, we will modify the text file naming IT which we have created earlier.

7. Again we are creating a new shadow copy of E: drive by click on Create Now.

8. On Shadow Copies console, We can see that the new shadow copy of E: drive is created.

9. Select the previous shadow copy and click on “Revert“. As we click on the Revert option all the changes made after the snapshot will vanish. Or we can say, that the file will be reverted back to the state when the first snapshot is taken.

10. After clicking on Revert, it opens the Volume Revert console, which shows details about the shadow copy. Select the option of “Check here if you want to revert this volume” and click on Revert Now to continue.

11. On Shadow Copies console, we can see that reverting of volume E: is 100% completed. Click on Ok to close this console.

12. Now open the file to verify if it has been successfully reverted back to its previous state. If you can see old contents then it indicates that the VSC is working properly.

13. On Shadow Copies console, click on Settings to modify the various settings related to the VSS.

14. On Settings console, we can change the allocated space for shadow copy but minimum 300 MB free space is required to create a VSC. We can also schedule the creation of shadow copies by clicking on the option of “Schedule“.

15. On Schedule console, we can modify the settings of default schedule. By default, the snapshot is scheduled once a day except weekends. We can create a new schedule or modify the default schedule as per our requirements.

Hope you understood the steps to configure Volume Shadow copy services (VSS) in Windows Server 2012 R2. Please feel free to leave your comments and suggestions in the comment section below.

Windows Server 2012 Datacenter Windows Server 2012 Datacenter Windows Server 2012 Essentials Windows Server 2012 Foundation Windows Server 2012 Foundation Windows Server 2012 Standard Windows Server 2012 Standard Windows Server 2012 R2 Datacenter Windows Server 2012 R2 Essentials Windows Server 2012 R2 Foundation Windows Server 2012 R2 Standard Еще…Меньше

Симптомы

Предполагается, что под управлением Windows Server 2012 R2 или Windows Server 2012 отказоустойчивого кластера, использующего средство теневого копирования тома Windows. При попытке назначить задание теневого копирования. Например в проводнике Windows щелкните правой кнопкой мыши на общем диске, и выберите команду Свойства. На вкладке Теневые копии выберите общий диск, и нажмите кнопку Включить.

В этом случае задача теневого копирования не создается непосредственно. Через некоторое время появляется сообщение об ошибке, подобное приведенному ниже:

Не удалось создать расписание для создания теневой копию тома xx. Ошибка 0x80070102: Ожидания истекло.

Note

-

Задача теневого копирования могут быть созданы через несколько часов.

-

Может появиться следующее сообщение об ошибке, подобное приведенному ниже:

0x80004005: Неизвестная ошибка

Причина

Эта проблема возникает, поскольку рабочий поток неправильно поддерживает блокировку потоков чтения/записи (SRW), когда рабочий поток находится в состоянии сна. Таким образом поток прослушивания не может получить блокировку для передачи в очередь рабочий элемент.

Решение

Для решения этой проблемы в Windows Server 2012 R2 установки накопительного пакета обновления 2887595.

Для решения этой проблемы в Windows Server 2012, установить накопительный пакет обновления 2903938 или установить исправление, описанное в данной статье.

Сведения об обновлении для Windows Server 2012 R2

Дополнительные сведения о том, как получить этот накопительный пакет обновления, щелкните следующий номер статьи базы знаний Майкрософт:

2887595 Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2 накопительный пакет обновления: Ноябрь 2013

Сведения об обновлении для Windows Server 2012

Дополнительные сведения о том, как получить этот накопительный пакет обновления, щелкните следующий номер статьи базы знаний Майкрософт:

2903938 Windows Server 2012, Windows 8 и Windows RT накопительный пакет обновления: Декабрь 2013

Сведения об исправлении для Windows Server 2012

Существует исправление от корпорации Майкрософт. Однако данное исправление предназначено для устранения только проблемы, описанной в этой статье. Применяйте данное исправление только в тех системах, которые имеют данную проблему.

Если исправление доступно для скачивания, имеется раздел «Пакет исправлений доступен для скачивания» в верхней части этой статьи базы знаний. Если этого раздела нет, отправьте запрос в службу технической поддержки для получения исправления.

Примечание. Если наблюдаются другие проблемы или необходимо устранить неполадки, вам может понадобиться создать отдельный запрос на обслуживание. Стандартная оплата за поддержку будет взиматься только за дополнительные вопросы и проблемы, которые не соответствуют требованиям конкретного исправления. Полный список телефонов поддержки и обслуживания клиентов корпорации Майкрософт или создать отдельный запрос на обслуживание посетите следующий веб-узел корпорации Майкрософт:

http://support.microsoft.com/contactus/?ws=supportПримечание. В форме «Пакет исправлений доступен для скачивания» отображаются языки, для которых доступно исправление. Если нужный язык не отображается, значит исправление для данного языка отсутствует.

Предварительные условия

Чтобы применить это исправление или обновление, необходимо наличие Windows Server 2012 R2 или Windows Server 2012.

Сведения о реестре

Для использования исправления из этого пакета нет необходимости вносить изменения в реестр.

Необходимость перезагрузки

После установки исправления компьютер необходимо перезагрузить.

Сведения о замене исправлений

Это исправление не заменяет ранее выпущенные исправления.

Глобальная версия этого исправления устанавливает файлы с атрибутами, указанными в приведенных ниже таблицах. Дата и время для файлов указаны в формате UTC. Дата и время для файлов на локальном компьютере отображаются в местном времени с вашим текущим смещением летнего времени (DST). Кроме того, при выполнении определенных операций с файлами, даты и время могут изменяться.

Примечания к сведениям о файле Windows Server 2012Важно. Исправления для Windows Server 2012 и Windows 8 исправления включены в те же пакеты. Однако только «Windows 8» отображается на странице запрос исправления. Для получения пакета исправлений, который применяется к одной или обеих операционных систем, установите исправления, перечисленные в разделе «Windows 8» на странице. Всегда смотрите раздел «Информация в данной статье относится к следующим продуктам» статьи для определения фактических операционных систем, к которым применяется каждое исправление.

-

Файлы, относящиеся к определенному продукту, этапу разработки (RTM, SPn) и направлению поддержки (LDR, GDR) можно определить по номерам версий, как показано в следующей таблице.

Версия

Продукт

Контрольная точка

Направление поддержки

6.2.920 0.16 xxx

Windows Server 2012

RTM

GDR

6.2.920 0.20 xxx

Windows Server 2012

RTM

LDR

-

Выпуски обновлений GDR содержат только те исправления, которые выпускаются повсеместно и предназначены для устранения распространенных критических проблем. В обновления LDR входят также специализированные исправления.

-

Файлы МАНИФЕСТА (.manifest) и MUM (.mum), устанавливаемые для каждой среды, указаны отдельно в разделе «Дополнительные сведения о файлах» для системы Windows Server 2012»». Файлы MUM и MANIFEST, а также связанные файлы каталога безопасности (CAT) чрезвычайно важны для поддержания состояния обновленных компонентов. Файлы каталога безопасности, для которых не перечислены атрибуты, подписаны цифровой подписью корпорации Майкрософт.

Для всех поддерживаемых версий Windows Server 2012 для систем на базе x64

|

Имя файла |

Версия файла |

Размер файла |

Дата |

Время |

Платформа |

|---|---|---|---|---|---|

|

Clusres.dll |

6.2.9200.16727 |

2,457,088 |

30-Sep-2013 |

23:01 |

x64 |

|

Clusres.dll |

6.2.9200.20838 |

2,464,256 |

30-Sep-2013 |

23:28 |

x64 |

|

Clusapi.dll |

6.2.9200.16726 |

374,784 |

30-Sep-2013 |

23:01 |

x64 |

|

Resutils.dll |

6.2.9200.16727 |

626,688 |

30-Sep-2013 |

23:01 |

x64 |

|

Clusapi.dll |

6.2.9200.20836 |

372,224 |

30-Sep-2013 |

23:28 |

x64 |

|

Resutils.dll |

6.2.9200.20838 |

626,688 |

30-Sep-2013 |

23:28 |

x64 |

|

Clusapi.dll |

6.2.9200.16726 |

302,080 |

30-Sep-2013 |

23:34 |

x86 |

|

Resutils.dll |

6.2.9200.16727 |

488,960 |

30-Sep-2013 |

23:34 |

x86 |

|

Clusapi.dll |

6.2.9200.20836 |

302,080 |

30-Sep-2013 |

23:37 |

x86 |

|

Resutils.dll |

6.2.9200.20838 |

488,960 |

30-Sep-2013 |

23:38 |

x86 |

Статус

Корпорация Майкрософт подтверждает, что это проблема продуктов Майкрософт, перечисленных в разделе «Относится к».

Дополнительные сведения

Для получения дополнительных сведений о терминологии обновлений программного обеспечения щелкните следующий номер статьи базы знаний Майкрософт:

Описание 824684 Стандартные термины, используемые при описании обновлений программных продуктов Майкрософт

Сведения о дополнительных файлах для Windows Server 2012

Дополнительные файлы для всех поддерживаемых версий Windows Server 2012 на базе x64

|

Свойства файла |

Значение |

|---|---|

|

Имя файла |

Amd64_073b82fecd8ede240da36f58b6a15025_31bf3856ad364e35_6.2.9200.20838_none_20afd5f73a22107e.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

1,076 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Amd64_4ba27ce793638a2c8a3769bbe527084d_31bf3856ad364e35_6.2.9200.16727_none_6c2fcf7942387178.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

715 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Amd64_75136f64560fc32262244a64666ff5f1_31bf3856ad364e35_6.2.9200.20838_none_a224dbef5e72e93d.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

715 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Amd64_8508de71e869d5c89a4dcfb4f9c02641_31bf3856ad364e35_6.2.9200.16727_none_79d29909447f2dd1.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

1,076 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Amd64_c3951724ab04ce7146d6eea0cccfbad4_31bf3856ad364e35_6.2.9200.20838_none_3c2f43f39bfefc49.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

718 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Amd64_ee3dd6eb25d9fa7afb8f991ba0538604_31bf3856ad364e35_6.2.9200.16727_none_be907214e2fc6f14.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

718 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Amd64_microsoft-windows-f..overcluster-clusres_31bf3856ad364e35_6.2.9200.16727_none_19e82e8e268c17fa.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

2,732 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

02:33 |

|

Платформа |

Неприменимо |

|

Имя файла |

Amd64_microsoft-windows-f..overcluster-clusres_31bf3856ad364e35_6.2.9200.20838_none_1a67fbb73fb0ed0c.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

2,732 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

01:46 |

|

Платформа |

Неприменимо |

|

Имя файла |

Amd64_microsoft-windows-f..rcluster-clientcore_31bf3856ad364e35_6.2.9200.16727_none_ea5517cec1f06b25.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

3,269 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

02:33 |

|

Платформа |

Неприменимо |

|

Имя файла |

Amd64_microsoft-windows-f..rcluster-clientcore_31bf3856ad364e35_6.2.9200.20838_none_ead4e4f7db154037.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

3,269 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

01:46 |

|

Платформа |

Неприменимо |

|

Имя файла |

Package_1_for_kb2894464_bf~31bf3856ad364e35~amd64~~6.2.1.0.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

1,795 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Package_1_for_kb2894464~31bf3856ad364e35~amd64~~6.2.1.0.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

2,520 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Package_2_for_kb2894464_bf~31bf3856ad364e35~amd64~~6.2.1.0.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

1,801 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Package_2_for_kb2894464~31bf3856ad364e35~amd64~~6.2.1.0.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

2,523 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Package_3_for_kb2894464_bf~31bf3856ad364e35~amd64~~6.2.1.0.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

2,467 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Package_3_for_kb2894464~31bf3856ad364e35~amd64~~6.2.1.0.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

3,438 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Package_4_for_kb2894464_bf~31bf3856ad364e35~amd64~~6.2.1.0.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

2,032 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Package_4_for_kb2894464~31bf3856ad364e35~amd64~~6.2.1.0.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

2,995 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Package_for_kb2894464_rtm_bf~31bf3856ad364e35~amd64~~6.2.1.0.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

3,311 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Package_for_kb2894464_rtm~31bf3856ad364e35~amd64~~6.2.1.0.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

3,389 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

Update-bf.mum |

|

Версия файла |

Неприменимо |

|

Размер файла |

2,646 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

10:08 |

|

Платформа |

Неприменимо |

|

Имя файла |

X86_microsoft-windows-f..rcluster-clientcore_31bf3856ad364e35_6.2.9200.16727_none_8e367c4b0992f9ef.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

3,265 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

00:47 |

|

Платформа |

Неприменимо |

|

Имя файла |

X86_microsoft-windows-f..rcluster-clientcore_31bf3856ad364e35_6.2.9200.20838_none_8eb6497422b7cf01.manifest |

|

Версия файла |

Неприменимо |

|

Размер файла |

3,265 |

|

Дата (UTC) |

01-Oct-2013 |

|

Время (UTC) |

00:16 |

|

Платформа |

Неприменимо |

Нужна дополнительная помощь?

Главная » Видео » Как подключиться в режиме теневой копии WIndows Server 2012/2016 если поднят Active Directory

Удаленное управление сеансом пользователя windows server. Удаленное управление пользовательским сеансом Windows — используем стандартные средства. Как разрешить обычном пользователям использовать теневое подключение

Кроме того, у режима RD Shadow и rdp клиента появился ряд новых интересных возможностей. Полный список опций rdp клиента mstsc.exe, определяющих возможность удаленного подключения к сессии конечного пользователя:

/shadow:ID — подключится к терминальной сессии с указанным ID

/v:servername — имя терминального сервера (если не задано, используется текущий)

/control — возможность взаимодействия с сеансом пользователя (если не указано, используется режим просмотра сессии пользователя).

/noConsentPrompt — не запрашивать у пользователя подтверждение на подключение к сессии

Ограничения теневых сеансов RDS в Windows 2012 R2

- Подключаться к чужим сессиям может только администратор сервера. Делегировать эти права обычным пользователем нельзя

- RDS Shadow не будет работать в сетях на базе рабочих групп

Установка служб RDP

(установка служб удаленных рабочих столов)

В «Диспетчере серверов» выберите «Управление» и «Добавить роли и компоненты«:

На первым шаге «Мастера добавления ролей и компонентов» и нажимаем «Далее«:

На втором шаге выбираем «Установка служб удалённых рабочих столов«:

В следующем шаге мастер попросит Вас выбрать тип развертывания. Выберите «Стандартное развертывание» и нажимаем «Далее«:

Выберите сценарий «Развертывание рабочих столов на основе сеансов» и “Далее”:

Нажмите «Далее«:

Здесь нужно выбрать сервер «Посредник подключений к удалённому рабочему столу«, выбираем сервер в «Пуле серверов» и нажимаем «Далее«.

На этом этапе выберите сервер из списка «Пул серверов» и нажмите «Далее«:

Укажите сервер «Узла сеансов удалённых рабочих столов» выбрав сервер из списка “Пул серверов” и нажмите “Далее”:

Поставте галочки напротив пункта “Автоматически перезапускать конечный сервер, если это потребуется” и нажмите «Развернуть«:

Дождитесь установки выбраных ролей, после чего компьютер будет перезагружен.

После перезагрузки автоматически запустится «Мастер добавления ролей и компонентов«, который настроит установленные службы.

Дождитесь окончания настройки и нажмите “Закрыть”:

На этом установка «Службы удалённых рабочих столов» окончена.

⚙️ Какие порты использует теневое копирование служб удаленных рабочих столов

Функция теневого копирования служб удаленных рабочих столов не использует порт 3389/TCP (RDP), вместо этого он использует порт 445/TCP (SMB) и эфемерные порты, также известные как динамический диапазон портов (RPC). Так же на удаленном компьютере, куда вы будите производить подключения должны быть добавлены правила:

- Первое правило называется «File and Printer Sharing (SMB-In)», которое позволяет подключаться к порту 445/TCP;

- Второй есть «Remote Desktop — Shadow (TCP-In)». Это позволяет %SystemRoot%system32RdpSa.exe двоичному файлу обрабатывать входящие соединения на любом локальном TCP-порту. Динамический диапазон портов в Windows обычно включает TCP-порты с 49152 по 65535.

Abusing the Shadow Registry Key and the NoConsentPrompt Parameter

I haven’t mentioned the Shadow registry key yet, because it doesn’t exist by default.

The Shadow key doesn’t exist by default

In this case the behavior is the same as when the key value is set to 1 (described below). In other words, a shadowee must explicitly give permission to allow their session to be shadowed.

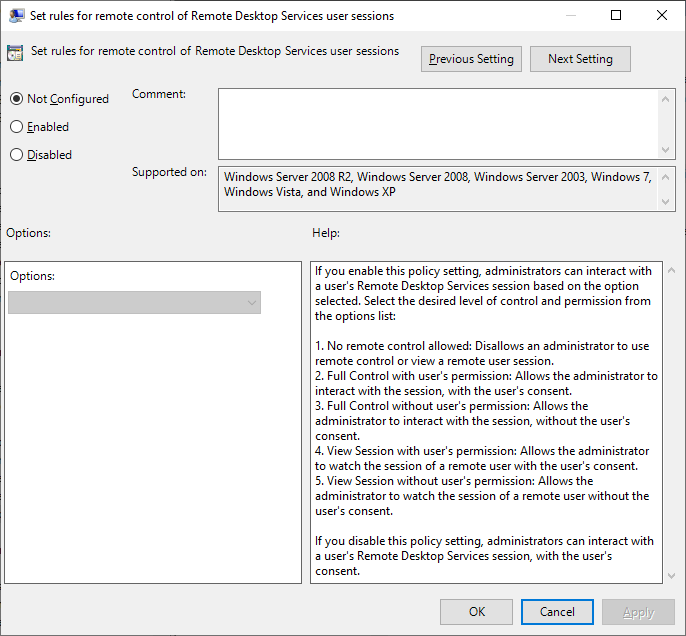

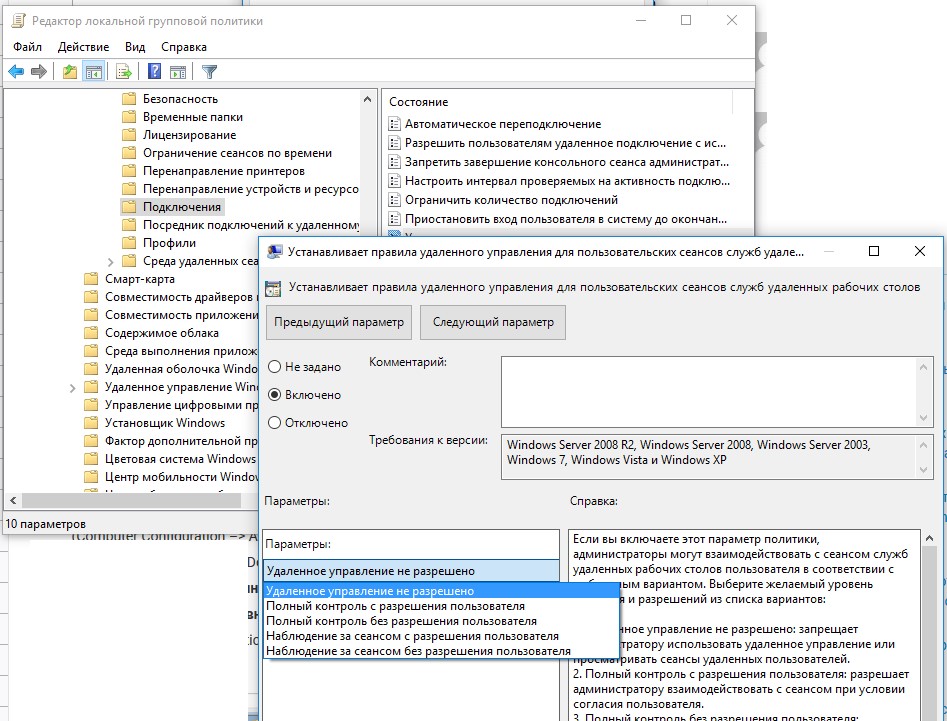

To be able to shadow it without permission, you must intentionally override this with a group policy, for example, using GUI application called Local Group Policy Editor ( gpedit.msc ) set the Set rules for remote control of Remote Desktop Services user sessions policy value to allow session shadowing without user permission. It is located at Local Computer Policy → Computer Configuration → Administrative Templates → Windows Components → Remote Desktop Services → Remote Desktop Session Host → Connections.

The policy setting window of the Local Group Policy Editor management console

It can also be set manually with a command line interpreter by issuing the following command:

where the value of the /d parameter is one of the following:

- 0 – No remote control allowed;

- 1 – Full Control with user’s permission;

- 2 – Full Control without user’s permission;

- 3 – View Session with user’s permission;

- 4 – View Session without user’s permission.

Selecting the Not Configured value or the Disabled value deletes the Shadow registry key.

Full Control also allows to connect in the View Session mode, but to avoid a situation with the mistakenly specified /control parameter it is safer to set the Shadow value to 4.

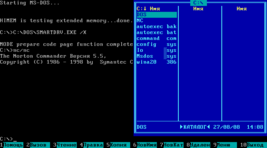

Note: to get the current value of the Shadow key issue the following:

to remove the Shadow key type

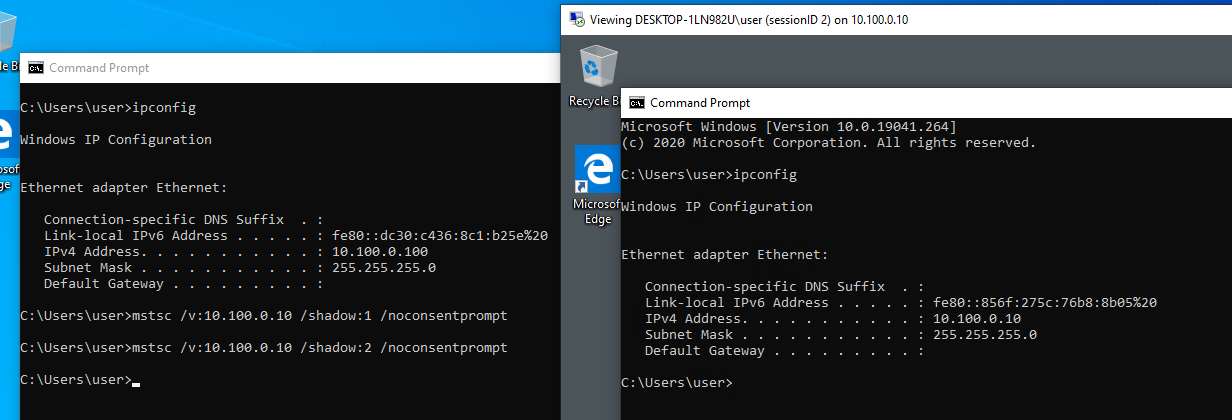

Defining the Shadow parameter on the remote host, it is possible to shadow a session without a user’s consent as follows:

- /v parameter lets specify the value that is an IP address or a hostname of a remote host;

- /shadow parameter is used to specify the value that is a shadowee’s session ID;

- /noconsentprompt parameter allows to bypass a shadowee’s permission and shadow their session without their consent;

- /prompt parameter is used to specify a user’s credentials to connect to a remote host.

Another way to specify user’s credentials without having to constantly type them in the pop-up window is to use the runas command as follows:

and in the new command line interpetator window run the mstsc utility

The same works for qwinsta and quser .

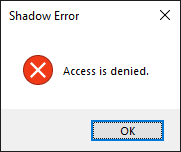

Sometimes you can face the following general error:

which can mean anything, but in some cases it may mean that

- the user in whose context the current command is issued doesn’t exist on a remote host;

- the specified user credentials are incorrect;

- you are trying to shadow a session to which you don’t have permissions.

This behavior is pretty much the same for qwinsta :

In a workgroup environment you can use any of the local accounts if this account is also present on a remote host.

Moreover, if you are trying to shadow a session (or list sessions using qwinsta or quser ) with an unprivileged user account on a remote host, then you are able to connect only to the session (to list only information about a session) related to this user.

You will get the same behavior if you’re using a non-RID 500 administrator account, but UAC remote restrictions are enabled on the remote host, more precisely it means that the LocalAccountTokenFilterPolicy registry key is set to 0 or the key doesn’t exist (by default).

In the first screenshot UAC remote restrictions are enabled and in the second one they are disabled

The qwinsta command output while UAC remote restrictions are enabled The qwinsta command output while UAC remote restrictions are disabled

This is a well-known security mechanism that strips out the administrator access token when a user is connected remotely. More details are at https://docs.microsoft.com/en-us/troubleshoot/windows-server/windows-security/user-account-control-and-remote-restriction.

To disable it change the value to 1 with the following command:

Note: to get the current value of the LocalAccountTokenFilterPolicy key, issue the following:

to remove the LocalAccountTokenFilterPolicy key type

It’s important that if you are lucky and the built-in RID 500 administrator account is enabled (by default it is disabled) on the remote host you are able to shadow a session using it since the LocalAccountTokenFilterPolicy key doesn’t affect it. There is another FilterAdministratorToken registry key that might restrict this account if it is set to 1, but by default it is set to 0.

So, in a workgroup (as well as in a domain) environment a local administrator is the only local user that can access other local user’s sessions (if the LocalAccountTokenFilterPolicy and the FilterAdministratorToken registry keys are set to the appropriate values).

In a domain environment any domain administrator is able to shadow sessions of both local and domain users.

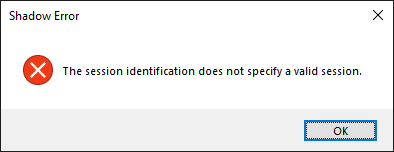

I don’t know when it might be useful, but it is possible to enumerate the existence of a session using mstsc itself by simply incrementing the value

If there is no such session, then the following error occurs:

The session you’re trying to connect to doesn’t exist

Alternatively, if a session exists, but nobody is connected to it or you have no necessary permissions you get one of the following errors:

The session exists, but nobody is connected to it Not enough permissions to shadow a session

Otherwise, you are granted permissions and a viewer’s window is opened

A successfully established shadowing connection

Теневое подключение RDS Shadow из PowerShell

Воспользоваться функционалом теневого подключения к сессии пользователя через теневое подключение Remote Desktop Services можно и из Powershell.

В первую очередь покажем, как получить список сессий на терминальном сервере (сессии пользователей будут сгруппированы в группы в зависимости от их статуса):

Get-RDUserSession | ft Username, UnifiedSessionId, SessionState, HostServer, ApplicationType -GroupBy Sessionstate

На данном сервере мы обнаружили три активных терминальных сессии. Подключимся к сессии пользователя с ID сессии 3:

Mstsc /shadow:3 /control

Также для получения списка всех сессии на сервере можно выполнить команду

На экране отобразится список RDP сессий, их ID и статус: активная сесиия (Active) или отключенная (Disconnected).

Для получения списка сессий на удалённом сервере выполните команду:

query session /server:servername

Для более удобного теневого подключения к сессиям можно использовать следующий скрипт. Скрипт предложит ввести имя удаленного компьютера и выведет список всех сеансов и предложит указать сеанс, к которому нужно подключится:

query session /server:%rcomp%

set /P rid=»Enter RDP user ID: «

Можно поместить данный файл в каталог %Windir%System32, в результате для теневого подключения достаточно выполнить команду shadow .

Для подключения к консольной сессии можно использовать такой скрипт:

@echo off

set /P rcomp=»Enter name or IP of a Remote PC: «

for /f «tokens=3 delims= » %%G in («query session console /server:%rcomp%») do set rid=%%G

start mstsc /shadow:%rid% /v:%rcomp% /control

Использование Remote Desktop Shadow из графического GUI

Подключиться к сессии пользователя можно с помощью утилиты mstsc.exe или непосредственно из консоли Server Manager. Для этого в консоли Server Manager откройте коллекцию QuickSessionCollection

Щелкнув по сессии интересующего пользователя, выберите в контекстном меню Shadow (Теневая копия).

Появится окно параметров теневого подключения. Возможен просмотр (View) и управление (Control) сессией. Кроме того, можно включить опцию Prompt for user consent (Запрашивать согласие пользователя на подключение к сессии).

Если выбрана опция «Запрашивать согласие пользователя», в сессии у пользователя появится запрос:Запрос на удаленное наблюдение

Winitproadministrator запрашивает удаленный просмотр вашего сеанса. Вы принимаете этот запрос.Winitproadministrator is requesting to view your session remotely. Do you accept the request?

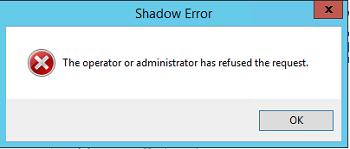

Если пользователь подтвердит, подключение, в режиме просмотра администратор увидит его рабочий стол, но не сможет взаимодействовать с ним.Совет. Для отключения от сессии пользователя и выхода из shadow-режима нужно нажать ALT+* на рабочей станции или Ctrl+* на терминальном сервере (если не заданы альтернативные комбинации).

Если же пользователь отклонит подключение, появится окно:Shadow Error: The operator or administrator has refused the request

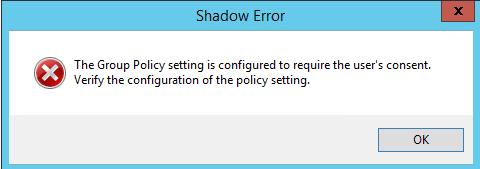

Если попытаться подключиться к сессии пользователя без запроса подтверждения, появится ошибка, сообщающая, что такое это запрещено групповой политикой:Shadow Error: The Group Policy setting is configured to require the user’s consent. Verify the configuration of the policy settings.

Параметры удаленного управлениями RDS сессиями пользователя настраиваются политикой Set rules for remote control of Remote Desktop Services user sessions (Установить правила удаленного управления для пользовательских сеансов служб удаленных рабочих столов), которая находится в разделе Policies -> Administrative Templates -> Windows components -> Remote Desktop Services -> Remote Session Host -> Connections (Административные шаблоны –> Компоненты Windows –> Службы удаленных рабочих столов – Узел сеансов удаленных рабочих столов –> Подключения) в пользовательской и «компьютерной» секциях GPO. Данной политике соответствует dword параметр реестра Shadow в ветке HKLMSOFTWAREPoliciesMicrosoftWindows NTTerminal Services.

Этой политикой можно настроить следующие варианты теневого подключения через теневое подключение RD Shadow::

- No remote contol allowed — удаленное управление не разрешено (значение ключа реестра Shadow = 0);

- Full Control with users’s permission — полный контроль с разрешения пользователя (1);

- Full Control without users’s permission — полный контроль без разрешения пользователя (2);

- View Session with users’s permission – наблюдение за сеансом с разрешением пользователя (3);

- View Session without users’s permission – наблюдение за сеансом без разрешения пользователя (4).

Групповые политики управления теневыми подключениями к RDS сессиям в Windows

Параметры для удаленного управления сеансами RDS пользователя настраиваются с помощью отдельного параметра групповой политики «Установить правила для управления сеансом пользователя служб удаленных рабочих столов». Этот параметр находится в разделе «Политики» -> «Административные шаблоны» -> «Компоненты Windows» -> «Службы удаленных рабочих столов» -> «Узел удаленного сеанса» -> «Подключения» в разделах «Пользователь» и «Компьютер» объекта групповой политики. Эта политика соответствует параметру DWORD теневого реестра в ветке HKLM SOFTWARE Policies Microsoft Windows NT Terminal Services (в скобках указаны значения этого параметра, соответствующие параметрам политики).

С помощью этой политики вы можете настроить следующие параметры подключения к теневому удаленному рабочему столу:

-

Дистанционное управление запрещено – дистанционное управление запрещено (значение регистрового параметра

После изменения настроек не забудьте обновить настройки групповой политики на хосте RDP / RDS.

вы можете настроить правила для удаленного подключения в домене из консоли

, используя рассматриваемый параметр политики, или групповую политику, которая вносит изменения непосредственно в реестр (последний вариант позволяет более точно настроить таргетинг политики на компьютеры с помощью Group Таргетинг на уровень элемента политики).

Эксплуатация

Теперь я покажу, как выглядит сама эксплуатация.

Продолжение доступно только участникам

Материалы из последних выпусков становятся доступны по отдельности только через два месяца после публикации. Чтобы продолжить чтение, необходимо стать участником сообщества «Xakep.ru».

Присоединяйся к сообществу «Xakep.ru»!

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее