Прочитано:

40 144

Данную заметку должен иметь каждый уважающий себя системный администратор, как приходящий в организацию, где всё уже настроено, но пароли не оставлены.

Сейчас я покажу пошагово, как сбросить пароль локального Администратора на сервере под управлением Windows Server 2008 R2.

Имеем систему под управлением – Windows Server 2008 R2 Standard SP1 English.

Задача: сбросить пароль на локальную учётную запись Administrator (Администратора)

Бывало, что к Вам переходила система, а доступ к ней отсутствовал. Под локальным администратором пароль не известен.

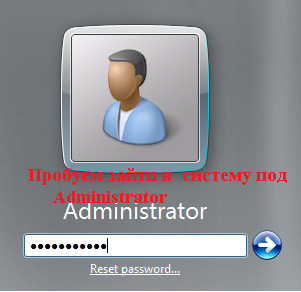

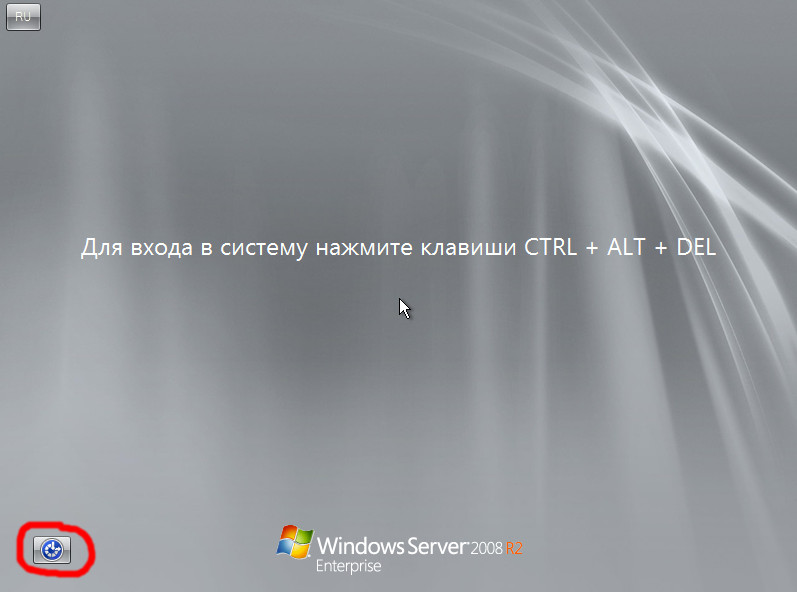

Окно входа:

И не всеми любимый отказ зайти:

Для решения поставленной задачи проделаем ниже следующие действия.

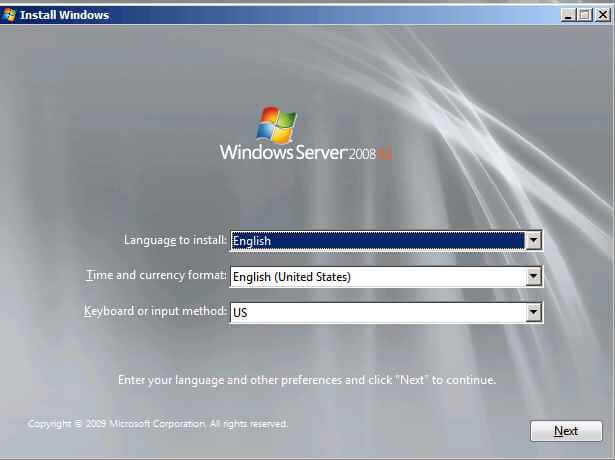

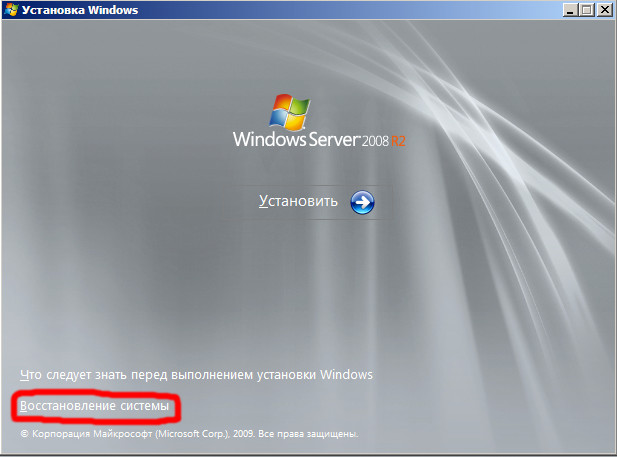

Загружаемся с установочного диска:

(Вставить установочный диск и выставить в BIOS первым загружаться, с CD)

В окне выбора меню инсталляции и раскладки клавиатуры оставляем всё как есть, то есть English, нажимаем Next.

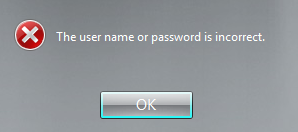

Теперь в левом углу выбираем пункт “Repair your computer”:

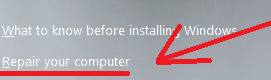

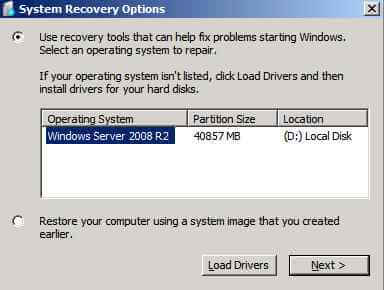

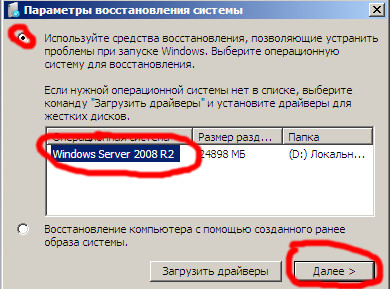

В появившемся окне “System Recovery Options” выбираем пункт по дефолту “Use recovery tools”, продолжаем, выбрав “Next”.

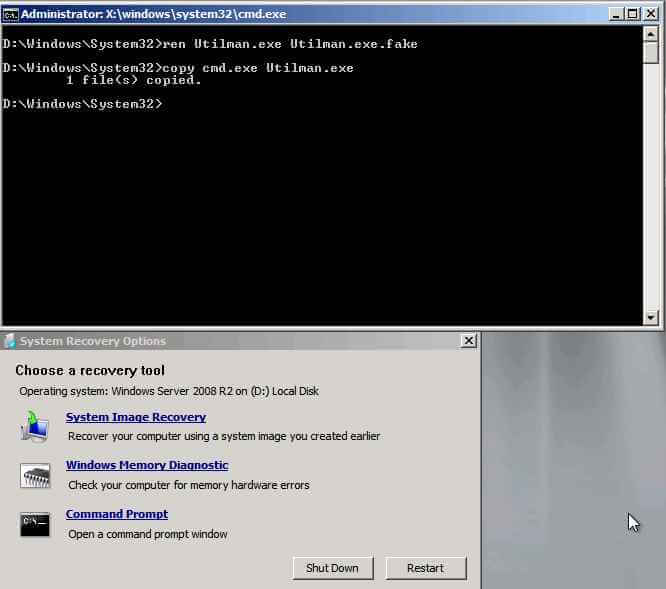

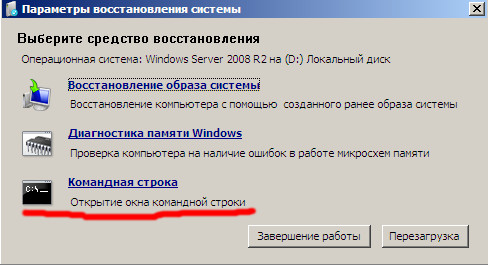

Далее выбираем инструмент, который будет использоваться для восстановления – это Command Prompt (Командная строка – cmd.exe):

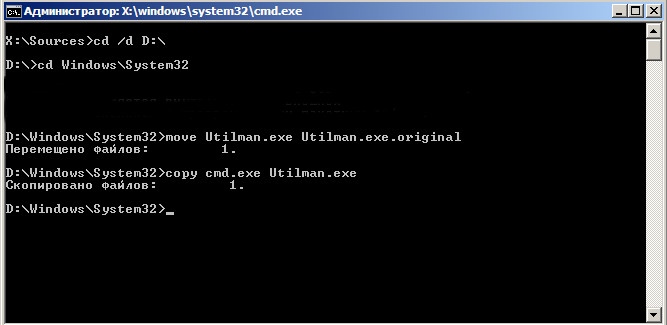

В открывшимся окне командной строки проделываем следующие манипуляции:

X:Sources>cd /d d:

D:cd Windows

D:Windowscd System32

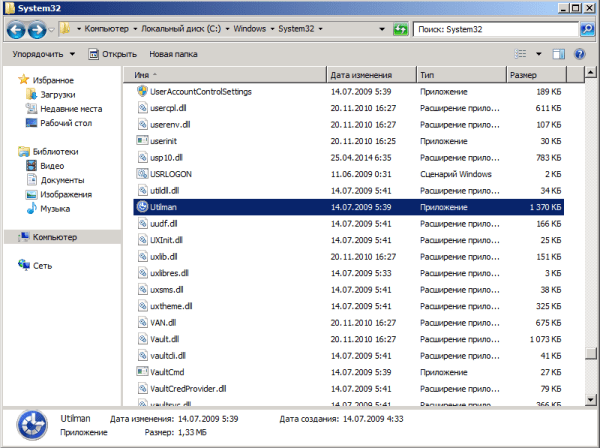

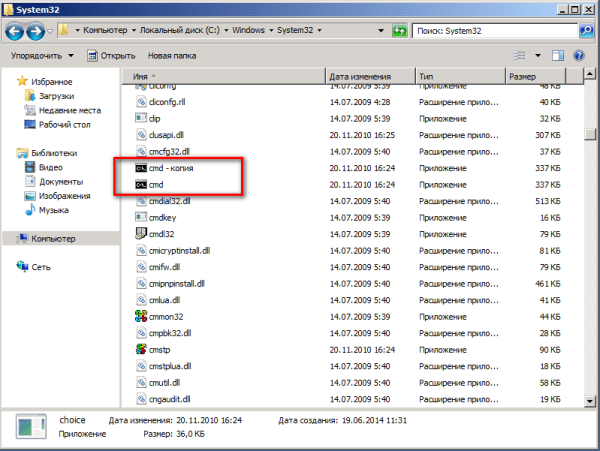

D:WindowsSystem32move Utilman.exe Utilman.exe.backup

D:WindowsSystem32copy cmd.exe utilman.exe

Для справки, исполняемый файл utilman.exe – это Центр специальных возможностей.

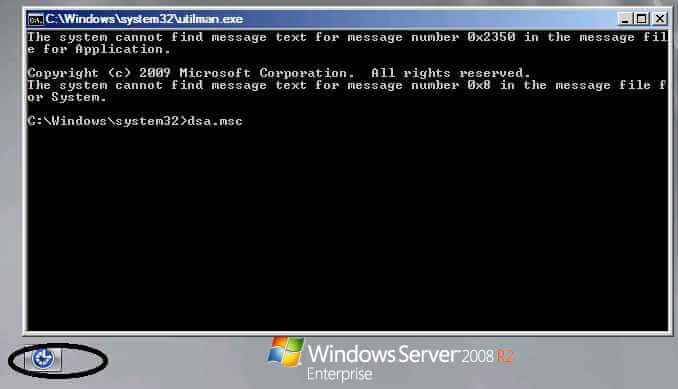

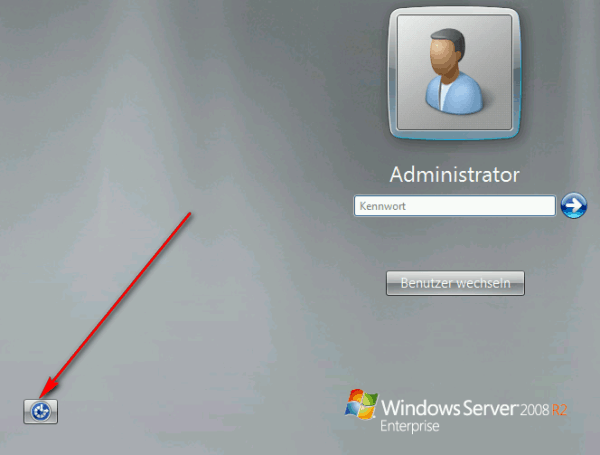

Перезагружаем систему доходим до того момента где нужно ввести учётную записи и пароль на вход в систему, но пока этого делать не нужно. Обратим внимание на левый нижний угол:

Выбираем “Ease of access”, щелкаем по нему левой кнопкой мыши:

См. скриншот.

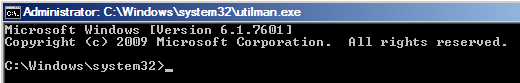

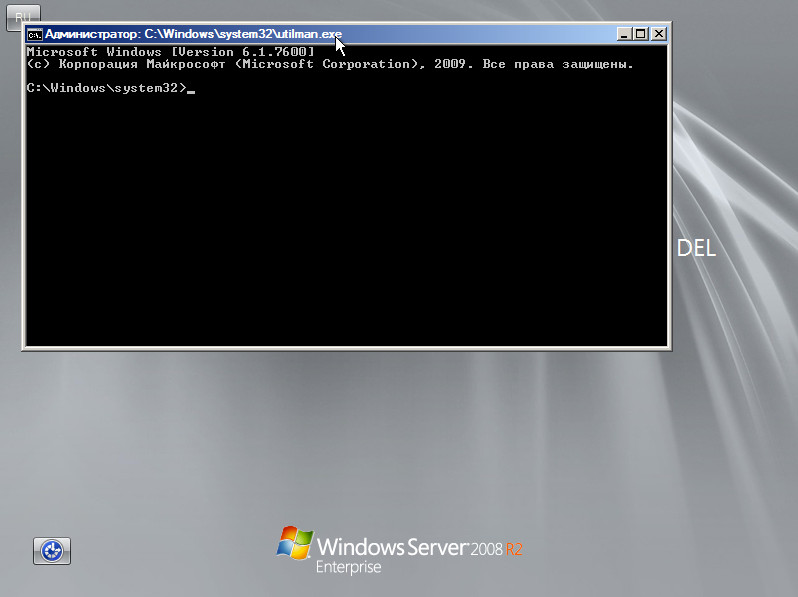

Запуститься окно командной строки:

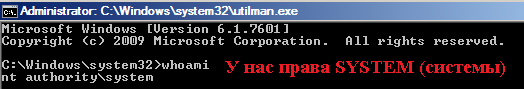

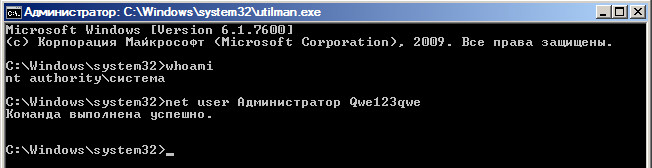

Теперь у нас доступ к системе с правами NT AuthoritySYSTEM:

Whoami

Теперь меняем пароль на локальную учётную запись Администратора:

Net user Administrator Aa1234567 (теперь пароль на локальную учётную запись Administrator будет указанный нами, к примеру Aa1234567):

И возвращаем utilman.exeобратно, в текущей запущенной командной строке сделать это невозможно. Следует проделать точно такие же шаги как мы делали выше.

В окне командной строке вводим:

X:Sources>cd /d d:WindowsSystem32

D:WindowsSystem32copy utilman.exe.backup utilman.exe

Overwrite utilman.exe? (Yes/No/All): y

1 file(s) copied.

Снова перезагружаем систему и заходим уже под изменённым паролем для учётной записи Администратора. Данная заметка палочка выручалочка самому себе и разъяснение другим, как решить поставленную задачу.

Обновлено 22.01.2019

Надеюсь, после прочтения этой статьи многие поймут, что контроллеры домена обязательно либо делать Read-Only, либо шифровать (например Bitlocker`oм).

Бывает, что в организации злые-пришлые администраторы перед уходом поменяли все пароли и перед вами стоит задача взлома пароля для администратора домена.

Имеем Windows 2008 R 2 SP 1 и простой установочной диск для той же системы.

Монтируем его и загружаемся с диска.

Нажимаем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-01

Выбираем “Repair Your Computer” (Восстановление системы)

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-02

Выбираем нашу систему и жмем на Next

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-03

Далее открываем “Command Prompt” (Командная строка)

Идем на диск, где у вас установлена система в папку System 32.

Трюк в том, что мы заменим файл Utilman .exe на cmd .exe и при старте на экране ввода пароля мы сможем запустить cmd .exe от имени System на домен контроллере, а это значит, что сможем сделать все, что угодно.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-04

Итак, теперь перезагружаем компьютер и меняем пароль администратору или создаем нового администратора.

Набираем dsa .msc что бы попасть в консоль ADUC .

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-05

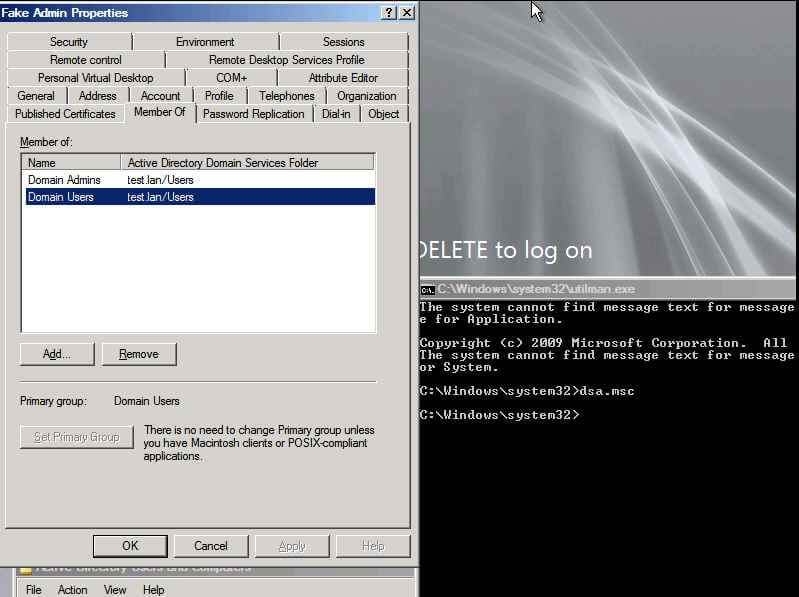

Я создам пользователя FAdmin @test .lan и включу его в группу “Domain Admin ”. Понятно, что из той же консоли можно было сбросить пароль любому пользователю, но я хочу показать, что как owner у созданного пользователя будет не учетной записью, что затруднит момент поиска проблемы, если вам это кто-то сделает специально во вред.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-06

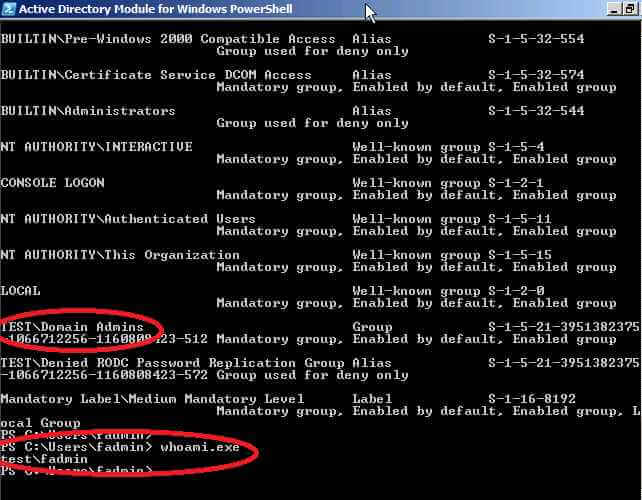

Команда Whoami .exe /user /groups покажет что пользователь fadmin входит в группу “domain admins ”

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-07

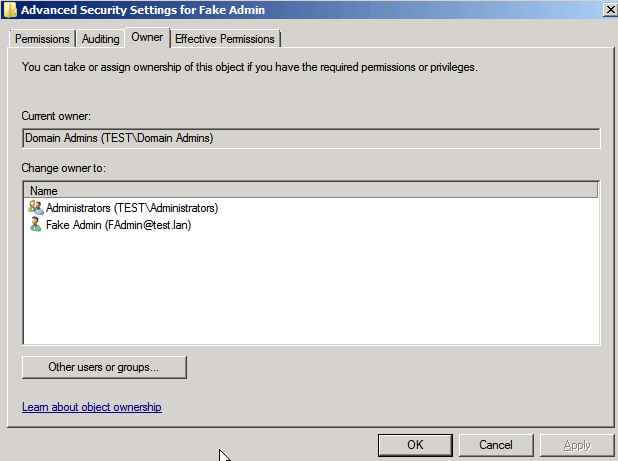

Теперь проверим: кто Owner для этой учетной записи.

Как сбросить пароль Доменому Администратору в Windows server 2008R2, или про то, как взломать контроллер домена за 5 минут-08

Рассмотрим как выполнить сброс пароля от учетной записи Администратор в ОС Windows Server 2008 R2/Windows Server 2012 R2.

Инструкция

Перезагружаем сервер и запускаемся с установочного диска Windows Server 2008 R2/Windows Server 2012 R2.

Выбираем режим Repair your computer (Восстановление системы)

Выбираем Troubleshoot (Устранение неполадок)

В разделе Advanced options (Дополнительные параметры) нажмите Command Promt (Командная строка)

В командной строке выполните следующие команды:

|

d: cd windows system32 ren Utilman.exe Utilman.exe.old copy cmd.exe Utilman.exe |

Закройте командную строку и нажмите Продолжить.

Система загрузится в обычном режиме. На экране входа в систему, нажмите комбинацию клавиш Windows + U.

В командной строке вы можете изменить пароль, введя следующую команду:

|

net user administrator Password123 |

После смены пароля перезагружаем систему и загружаемся с установочного диска. Необходимо вернуть файлы в исходное состояние, в командной строке выполняем действия:

|

d: cd windowssystem32 del utilman.exe и подтверждаем удаление copy utilman.exe.old utilman.exe |

Перезагружаем систему и входим под учетной записью администратора с указанным паролем.

Понравилась или оказалась полезной статья, поблагодари автора

ПОНРАВИЛАСЬ ИЛИ ОКАЗАЛАСЬ ПОЛЕЗНОЙ СТАТЬЯ, ПОБЛАГОДАРИ АВТОРА

Загрузка…

Можно ли сбросить пароль доменного администратора? Если не брать в расчет морально-этический аспект этой процедуры, то чисто технически очень даже можно. Для этого существует довольно много различных способов, и сегодня я опишу два из них. Способы 100% рабочие, однако имейте в виду, что для их реализации необходим физический доступ к контролеру домена, или как вариант — система удаленного управления типа iLO (Integrated Lights-Out) от HP.

Способ 1

Для сброса пароля доменного админа нам понадобится установочный диск с Windows Server 2008. Вставляем диск в дисковод, загружаемся с него и выбраем пункт «Восстановление системы».

Выбираем раздел, на который установлена система и жмем кнопку «Далее».

В следующем окне выбираем запуск командной строки.

Теперь нам надо файл utilman.exe, находящийся в папке windowssystem32, заменить на cmd.exe. Вводим в командной строке:

move D:windowssystem32utilman.exe D:windowssystem32utilman.bak

copy D:windowssystem32cmd.exe D:windowssystem32utilman.exe

Обратите внимание, что буква диска может отличаться, в зависимости от конфигурации системы. В нашем случае это диск D.

Затем жмем на кнопку «Перезагрузка».

Загружаем Windows и дожидаемся окна приветствия. В окне кликаем мышкой на значке специальных возможностей или нажимаем Win+U.

Поскольку файл utilman.exe, который запускает апплет панели управления «Центр специальных возможностей» мы заменили на интерпретатор командной строки cmd.exe, то нам откроется командная консоль. В ней задаем новый пароль администратора командой:

net user administrator P@$$w0rd

Задавать P@$$w0rd не обязательно, можно придумать свой пароль, главное — он должен соответствовать политике безопасности домена (мин. длина, сложность и т.п), иначе будет выдана ошибка.

Закрываем командную строку и вводим учетную запись доменного админа с новым паролем.

Дело сделано, пароль сброшен. Можно заходить в систему и делать все что захотим.

Остается только вернуть на место utilman.exe. Для этого придется еще раз загрузиться с установочного диска, и в командной строке ввести:

delete D:windowssystem32utilman.exe

move D:windowssystem32utilman.bak D:windowssystem32utilman.exe

Плюсами данного способа являются скорость и простота использования. Но есть и минус — способ работает только на контролерах домена с Windows Server 2008 и 2008R2.

Способ 2

При использовании этого способа нам потребуется локальная учетная запись администратора. Не смотря на то, что на контроллере домена она отключена, информация о ней продолжает хранится в базе данных SAM. При загрузке в режиме восстановления службы каталогов для входа в систему используется именно учетная запись локального админа.

Для сброса локальной учетки воспользуемся утилитой для сброса паролей — Offline NT Password and Registry editor. Утилита бесплатная, можно скачать образ CD или сделать загрузочную флешку.

Сама процедура сброса достаточно проста. Сначала загружаемся с диска. Затем выбираем диск, на который установлена система. Если системный диск не виден, то можно загрузить необходимые драйвера с флешки или дискеты.

Выбрав диск, указываем путь к файлам реестра (обычно windowssystem32config).

Выбираем, какие разделы реестра загружать для редактирования. За учетные записи отвечают разделы SAM, System и Security.

Далее указываем, что собираемся редактировать учетные данные пользователей.

И выбираем из списка пользователя, которого будем редактировать. Предупрежу сразу, русские буквы программа не понимает, и если вместо Administrator мы видим непонятный набор символов, то следует указать RID пользователя, как в примере.

Выбрав пользователя, сбрасываем его пароль на пустой или изменяем его.

Выходим из программы, не забыв сохранить сделанные изменения, и перезагружаем сервер.

При перезагрузке жмем клавишу F8, выбираем загрузку в режиме восстановления службы каталогов и входим в систему с учетной записью локального администратора и новым (или пустым, если был выбран сброс) паролем.

Теперь у нас есть полный доступ к локальной системе, но с Active Directory мы пока ничего сделать не можем. Исправить это нам поможет утилита SRVANY. Она примечательна тем, что может запустить любую программу как службу, причем программа эта будет запущена с правами системы (NT AUTHORITYSYSTEM).

Взять ее можно здесь. Копируем утилиты INSTSRV и SRVANY в какую-нибудь папку, например в C:temp. Туда же кладем cmd.exe, который и будет запускаться с правами системы. Теперь запускаем командную строку и вводим:

cd c:temp

instsrv PassRecovery c:tempsrvany.exe

Таким образом INSTSRV устанавливает SRVANY как службу с названием PassRecovery.

Служба установлена, теперь нужно ее настроить. Открываем редактор реестра и идем в раздел HKEY_LOCAL_MACHINESystemCurrentControlSetServicesPassRecovery. Как видно из названия, этот раздел был создан при установке службы PassRecovery.

Создаем подраздел с именем Parameters и добавляем в него два ключа реестра типа REG_SZ (строка): Application со значением с:tempcmd.exe и AppParameters со значением /k net user administrator P@$$w0rd .

Application указывает, что запускать, AppParameters — с какими параметрами. В нашем случае будет запущена командная строка, в которой будет выполнена команда net user, которая сменит пароль администратора на P@$$w0rd. Можно задать свой вариант, главное чтобы он соответствовал требованиям доменной политике безопасности.

Теперь осталось настроить параметры запуска службы. Открываем оснастку Службы (Services) и находим в ней службу PassRecovery.

В свойствах службы в свойствах меняем тип запуска на Авто, далее выбираем вкладку Вход в систему (Log on), и там включаем опцию Взаимодействие с рабочим столом (Interact with the desktop).

Перезагружаем сервер и заходим в систему с учетной записью администратора и новым паролем.

Убедившись что пароль сброшен, запускаем командную строку, останавливаем созданную нами службу и удаляем ее:

net stop PassRecovery

sc delete PassRecovery

И удаляем все из папки C:temp.

Пароль сброшен, и домен в нашем полном распоряжении. И хотя по сравнению с первым способ этот достаточно громоздкий, опять же требуется дополнительный софт, но зато работает на всех операционных системах.

На этом все, и надеюсь что вам не придется взламывать пароль на своих (и тем более чужих) серверах.

Для сброса пароля доменного админа нам понадобится установочный диск с Windows Server 2008. Вставляем диск в дисковод, загружаемся с него и выбраем пункт «Восстановление системы».

Выбираем раздел, на который установлена система и жмем кнопку «Далее».

В следующем окне выбираем запуск командной строки.

Теперь нам надо файл utilman.exe, находящийся в папке windowssystem32, заменить на cmd.exe. Вводим в командной строке:

move D:windowssystem32utilman.exe D:windowssystem32utilman.bak

copy D:windowssystem32cmd.exe D:windowssystem32utilman.exe

Обратите внимание, что буква диска может отличаться, в зависимости от конфигурации системы. В нашем случае это диск D.

Затем жмем на кнопку «Перезагрузка».

Загружаем Windows и дожидаемся окна приветствия. В окне кликаем мышкой на значке специальных возможностей или нажимаем Win+U.

Поскольку файл utilman.exe, который запускает апплет панели управления «Центр специальных возможностей» мы заменили на интерпретатор командной строки cmd.exe, то нам откроется командная консоль. В ней задаем новый пароль администратора командой:

net user administrator P@$$w0rd

Задавать P@$$w0rd не обязательно, можно придумать свой пароль, главное — он должен соответствовать политике безопасности домена (мин. длина, сложность и т.п), иначе будет выдана ошибка.

Закрываем командную строку и вводим учетную запись доменного админа с новым паролем.

Дело сделано, пароль сброшен. Можно заходить в систему и делать все что захотим.

Остается только вернуть на место utilman.exe. Для этого придется еще раз загрузиться с установочного диска, и в командной строке ввести:

delete D:windowssystem32utilman.exe

move D:windowssystem32utilman.bak D:windowssystem32utilman.exe

Плюсами данного способа являются скорость и простота использования. Но есть и минус — способ работает только на контролерах домена с Windows Server 2008 и 2008R2.

- 100

- 1

- 2

- 3

- 4

- 5

Загружаемся с установочного диска Windows Server (он же является и диском восстановления).

Сразу после выбора языка выбираем Восстановление системы (“Repair your computer”)

Для Windows Server 2016-2019 выбираем Диагностика (“Troubleshoot”), для Server 2008 — переходим к следующему шагу.

Выбираем Командная строка (“Command Prompt”)

Выполняем команды (для Windows Server 2008, 2008R2, 2016 и 2019):

copy c:WindowsSystem32Utilman.exe с:WindowsSystem32Utilman.exe.old

copy c:WindowsSystem32cmd.exe с:WindowsSystem32Utilman.exe

Закрываем командную строку и нажимаем Продолжить(“Continue”).

Сервер загрузится и выведет logon screen. Нажимаем Windows Key + U (специальные возможности, внизу экрана).

Выполняем команду:

net user administrator 123456

где 123456 — новый пароль

Если УЗ Administrator заблокирована, разблокируем её следующей командой. После разблокирования необходимо перезагрузить сервер, т.к. УЗ Administrator будет недоступна без перезагрузки.

net user administrator /active:yes

После разблокирования учётной записи необходимо вернуть Utilman.exe на прежнее место.

Забыть пароль — это всегда больно, но, к счастью, есть простой способ сбросить пароль администратора домена. Все, что вам нужно, это копия установочного диска Windows Server 2008 R2 и один простой трюк командной строки.

Замена Utilman.exe

Загрузитесь с диска Windows и выберите опцию «Восстановить компьютер» в левом нижнем углу.

Выполняйте, пока не получите возможность открыть командную строку, которую вы хотите выбрать.

Сначала вы должны ввести следующую команду для резервного копирования файла utilman.exe:

MOVE C: Windows System32 Utilman.exe C: Windows System32 Utilman.exe.bak

Теперь вам нужно будет скопировать cmd.exe и переименовать его в Utilman.exe:

COPY C: Windows System32 cmd.exe C: Windows System32 Utilman.exe

Теперь вы можете перезагрузить компьютер. Когда загрузка снова завершится, и вы окажетесь на экране входа в систему, щелкните значок «Простота доступа».

Бьюсь об заклад, вы не ожидали, что откройте командную строку Чтобы изменить тип пароля:

сетевой пользователь-администратор *

После того, как вы нажмете ввод, вам будет предложено установить новый пароль, а затем подтвердить его, при вводе нового пароля не беспокойтесь, если вы не видите их при вводе, они невидимы, однако они запоминаются.

Как только вы снова войдете в систему, не забудьте удалить Utilman.exe, а затем переименовать Utilman.exe.bak обратно в обычный старый Utilman.exe.

Сегодня обратился ко мне за помощью, директор соседнего предприятия, с просьбой восстановить пароль администратора windows server 2008. Оказывается он дал сотруднице пароль от админской учетки, чтобы она поработала в 1С. Не создавать же нового пользователя, для того чтобы пару дней поработала временная сотрудница )))))).

Не знаю как и зачем она это сделала, но у неё получилось сменить пароль админа. Причем она уверяла что этого не делала и вообще она с компьютерами на «ВЫ». Ну что же, раз просят, значит нужно помогать, тем более лишняя «копейка» не помешает.

В принципе, нет ничего сложного. Как и в статье со сбросом пароля для windows 7, нам нужно будет подменить файл. Но так же как и в случае с семеркой, у меня сделать не получилось, так как не было под рукой установочного диска с Windows Server 2008.

Но у меня всегда под рукой есть мультизагрузочная флешка с livecd на борту. Вставил флешку, загрузился в LiveCD открыл «Компьютер» и вуаля, диск «С» виден и доступен для чтения/записи.

Теперь переходим в папку WindowsSystem32 и находим там файл Utilman.exe

Теперь находим файл cmd.exe копируем его и вставляем в эту же директорию, чтобы получилось как на скриншоте

После этих действий, команда запускаемая Utilman будет открывать командную строку. Именно это нам и нужно. Перезагружаем сервер и ждем окна ввода учетных данных. Когда оно появится, нажмите на значок в нижнем левом углу экрана

В открывшейся командной строке введите следующее:

net user Администратор NewPa$$word

Вместо NewPa$$word введите свой новый пароль. После успешной смены пароля, введите его и убедитесь что все получилось.

Если все прошло успешно (а по другому и не могло пройти), снова загружаетесь в LiveCD открываете папку WindowsSystem32 и удаляете файл Utilman.exe, а файл Utilman-backup.exe снова переименовываете в Utilman.exe. Если этого не сделать, вы оставляете огромную дыру в безопасности!

Опишу способ сброса пароля на Windows Server 2008 R2.

Потребуется, пара рук, внимательность при прочтении этой статьи, и установочный диск от Windows Server 2008 R2. (к слову сказать, я всегда такой с собой таскаю. Вообще в моей аптечке много всего, мало ли что 🙂 )

Итак, вставляем диск в привод и грузимся с него.

С лева, в низу, будет «Ссылка» под названием «Восстановление системы» (англ. «Repair your computer«), вот ее и жмем.

Все параметры оставляем по умолчанию, и ничего не меняем. Жмем «Далее»

Выбираем как средство восстановления «Командная строка»

Далее все достаточно просто. Вводим несколько не замысловатых команд:

# cd /d D: # cd WindowsSystem32 # move Utilman.exe Utilman.exe.original

Получим ответ: Перемещено файлов: 1 Вводим:

# copy cmd.exe Utilman.exe

Получи ответ: Скопировано файлов: 1

Этими командами, мы подменили программу запуска «Специальных возможностей«, командной строкой.

Вся соль в том, что на экране входа, «Специальные возможности» запускаются от имени системы.

Вот это и будем использовать.

Теперь перезагружаем систему, до экрана входа. Да, того экрана который говорит что пароль не верный.

И жмем на кнопку «Специальные возможности«, после чего будет запущена командная строка.

Можете выполнить команду whoami, что бы удостоверится что на данный момент командная оболочка выполняется от имени системы:

Далее все просто и весьма не замысловато.

Теперь осталось просто сменить пароль нужного пользователя простой командой net.

Сменим пароль для учетной записи Администратор:

# net user Администратор Qwe123qwe

Ну в принципе на этом вроде бы и все.

Но! Обязательно, снова загрузитесь с диска, как в начале, и верните файлы на свои места.

Если все оставить как есть, то в системе останется дыра размером с железнодорожный туннель.

Представьте себе, если например инициировать автоматическую загрузку «центра специальных возможностей» (Да, кавычки тут по тому что это уже центр в кавычках ) с какими либо параметрами.

И все команды исполняются от имени системы. Воспользовавшись этим, можно расширить дыру от масштабов «железнодорожного тоннеля», до космической черной дыры!

Так что не откладывайте возвращение файлов на свои места.

Источник.