В некоторых случаях требуется на компьютере, который включен в домен Active Directory войти не под доменной, а под локальной учетной записью. Большинству администраторов этот трюк знаком, но пользователи зачастую о нем не знают.

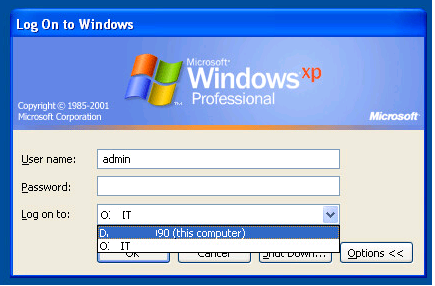

Немного предыстории. После того, как компьютер добавлен в домен Active Directory, вы можете войти в него под учетной записью домена или локального пользователя (если конечно локальная учетная запись не отключена и вход под ней не заблокирован через групповые политики). В Windows XP и Windows Server 2003 на экране входа в систему имелся раскрывающийся список «Вход в систему», в котором можно было выбрать в какой домен вы хотите войти, либо, если нужно зайти под локальной учетной, для этого нужно выбрать пункт «Этот компьютер» - @Computer_Name (this computer).

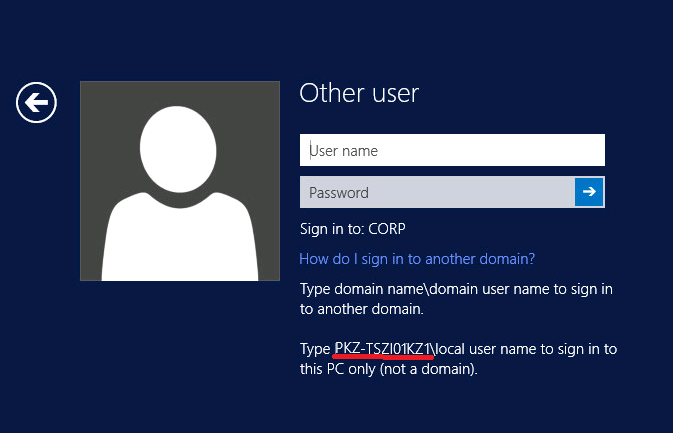

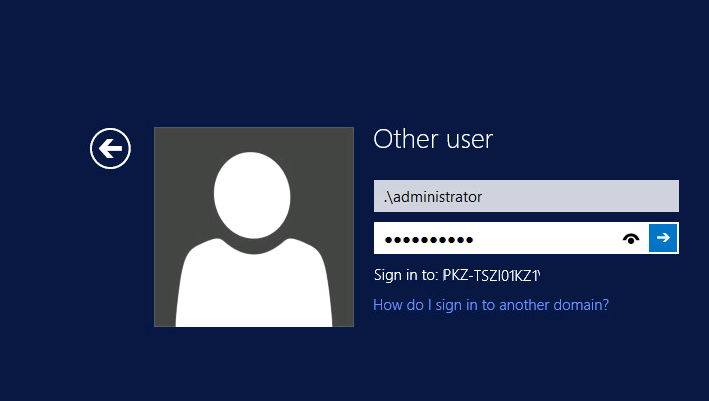

Однако в последующих версиях Windows это раскрывающийся список из интерфейса входа в систему убрали. Вместо этого списка на экране входа в систему, появилась небольшая кнопка «Как я могу войти в другой домен» (How to log on to another domain). Если вы нажмете эту кнопку, появится следующий совет.

Type domain namedomain user name to sign in to another domain.)

Type РKZ-ТZI01K1local user name to sign in to this PC only (not a domain

Чтобы войти в другой домен, введите имя_доменаимя_пользователя_домена

Чтобы войти только на этот компьютер (не в домен), введите РKZ-ТZI01K1локальное_имя_пользователя

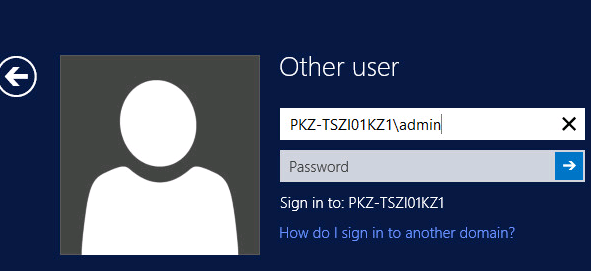

Как вы видите, в тексте сообщения присутствует имя данного компьютера (в нашем примере РKZ-ТZI01K1). И если вы хотите войти под локальной учетной записью, в поле с именем пользователя нужно указать имя локального пользователя в следующем формате РKZ-ТZI01K1Administrator. Естественно, если имя компьютера довольно длинное и не несет смысловой нагрузки, его набор с клавиатуры может стать настоящим испытанием.

К счастью, есть простой способ, который позволит вам войти в систему под локальной учеткой без указания имени компьютера.

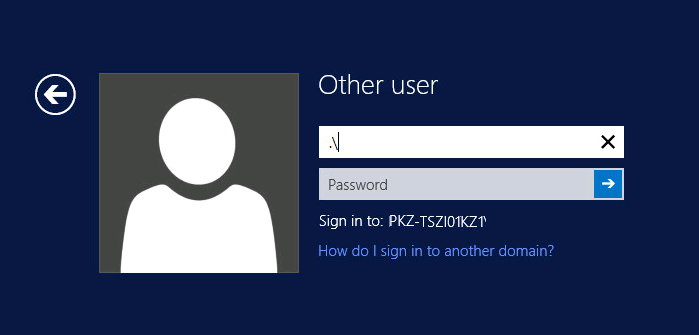

Секрет в том, что Windows использует символ точки (.) в качестве псевдонима для локального компьютера. Поэтому, если в поле с именем пользователя поставить ., то система будет считать, что вы хотите авторизоваться под локальной учеткой. Соответственно изменится поле Sign in to, вместо имени домена там уже будет указано имя данного компьютера.

Теперь после . осталось набрать имя локальной учетной записи и пароль.

Этот небольшой трюк может использоваться для входа на доменный компьютер под локальной учетной записью во всех поддерживаемых версиях Windows, начиная с Windows Vista и заканчивая Windows 10 и Windows Server 2016.

Совет. Аналогичным образом можно авторизоваться на удаленном компьютере в рабочей группе под локальной учетной запись при доступе к общим файлам по протоколу SMB.

После того, как на сервер установлена роль контроллера домена, войти на него под локальной учетной записью становится невозможно, т.к. локальная база учетных записей (SAM) сервера перестает быть доступной. Однако в этом правиле есть одно исключение.

На котроллерах домена имеется специальный режим загрузки — режим восстановления служб каталогов (DSRM). Этот режим используется для выполнения различных операций обслуживания и восстановления Active Directory в следующих случаях: когда база данных Active Directory повреждена и нуждается в исправлении ошибок, различных задачах обслуживания базы данных AD (сжатие базы данных, ее анализе на наличие ошибок и т. д.), восстановлению AD из резервной копии / снимка, восстановление отдельных объектов или сброс пароля администратора домена.

Для доступа к DC в этом режиме используется специальная учетная запись администратора DSRM, которая является единственной локальной учетной записью на контроллере домена.

- Как установить пароль DSRM

- Можно ли войти на контроллер домена под администратора DSRM в обычном режиме?

Содержание:

Как установить пароль DSRM

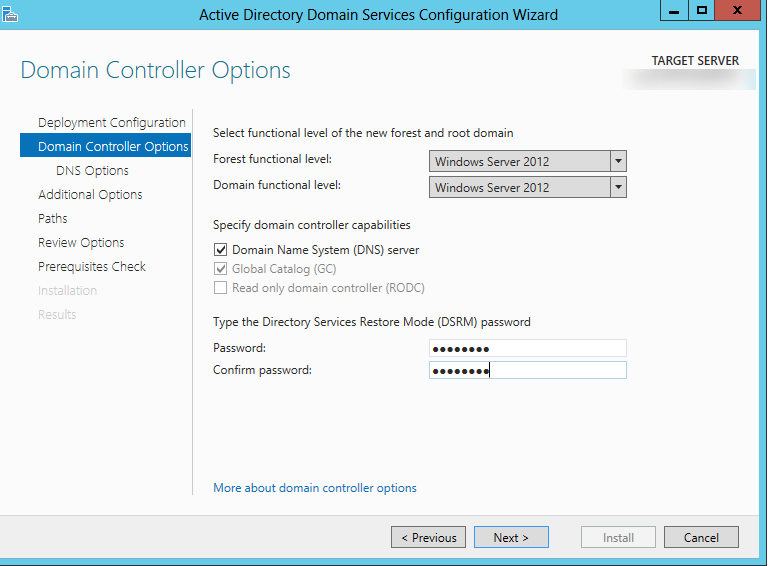

Пароль для режима DSRM задается в процессе развертывания контроллера домена.

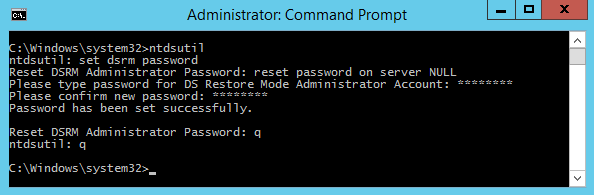

Однако острой необходимости запоминать и хранить пароли DSRM для всех контроллеров домена нет. В случае необходимости вы можете легко сбросить этот пароль с помощью утилиты ntdsutil. Чтобы сбросить пароль DSRM, вы должны войти на контроллер домена (естественно с правами администратор домена) и выполнить команды:

ntdsutil

set dsrm password

reset password on server NULL

[новый_пароль_dsrm]

[подтверждение_нового_пароля]

quit

quit

Если вам необходимо изменить пароль DSRM на удаленном DC, можно указать имя сервера следующим образом:

reset password on server msk-dc3

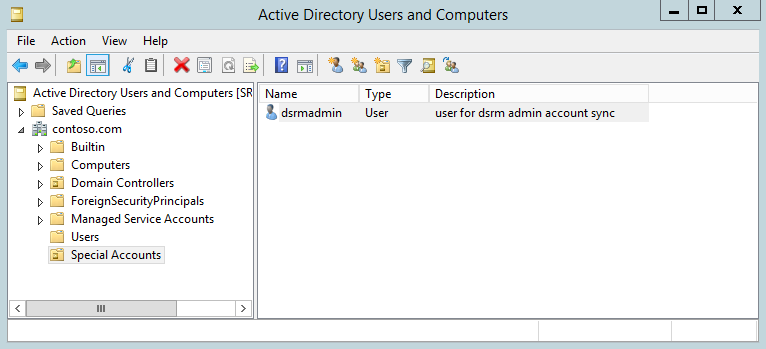

В Windows Server 2008 SP 2 (и выше) есть еще один способ задать пароль администратора DSRM — путем копирования (синхронизации) пароля с определённого доменного аккаунта. Для синхронизации вы можете выбрать любого существующего пользователя или создать нового.

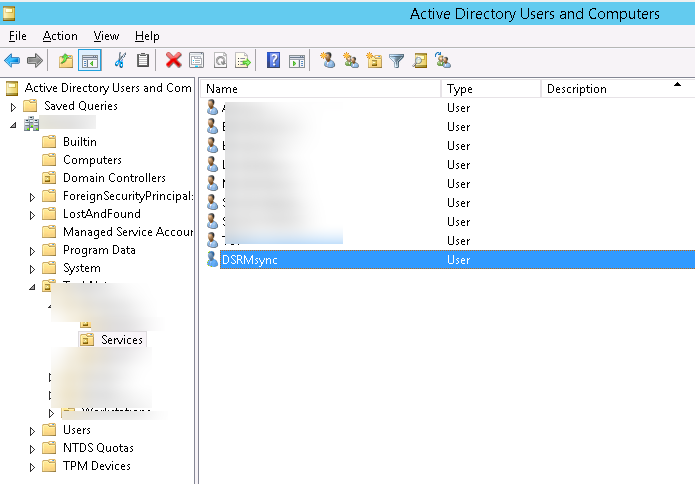

Например, я создал нового доменного пользователя с именем DSRMsync.

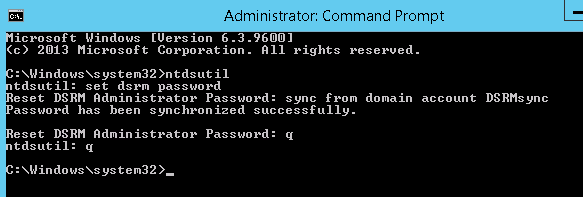

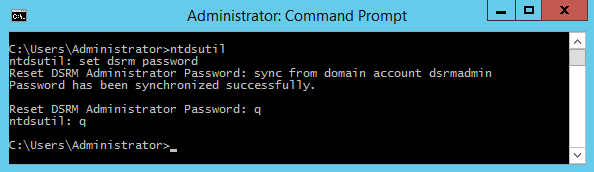

Чтобы синхронизировать пароль DSRM текущего DC с данной учетной записью, выполните команды:

ntdsutil

set dsrm password

sync from domain account DSRMsync

q

q

Или, та же команда, но в одну строку.

ntdsutil ″set dsrm password″ ″sync from domain account DSRMsync″ q q

Теперь пароль администратора DSRM соответствует паролю учетной записи DSRMsync. Имейте в виду, что синхронизация пароля выполняется разово, и изменения пароля учетной записи DSRMsync никем не отслеживает. Поэтому для регулярной синхронизации пароля, желательно создать задание планировщика, выполняющего данную команды с определенной периодичностью.

Можно ли войти на контроллер домена под администратора DSRM в обычном режиме?

В предыдущих версиях Windows Server войти на контроллер домена под администратором DSRM можно только при загрузке его в режиме DSRM. Начиная с Windows Server 2008 появилась возможность остановки служб Active Directory Domain Services прямо из консоли управления службами (services.msc) без необходимости перезагрузки сервера. Соответственно, у администратора DSRM теперь есть возможность подключиться к контроллеру домена и в обычном (не DSRM) режиме.

Для этого на контроллере домена необходимо в ветке HKLMSystemCurrentControlSetControlLsa создать параметр типа DWORD с именем DsrmAdminLogonBehavior. Значение параметра может быть следующим:

- 0 – администратор DSRM может авторизоваться в системе только при загрузке в режиме DSRM

- 1 — администратор DSRM может войти в систему при остановленных службах ADDS

- 2 — администратор DSRM может авторизоваться на контроллере домена в любое время

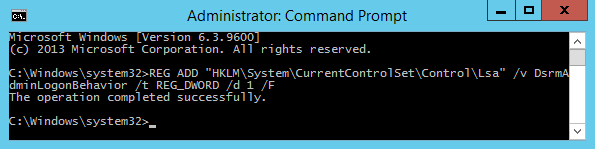

Параметр DsrmAdminLogonBehavior можно установить через графический редактор реестра или командой:

REG ADD ″HKLMSystemCurrentControlSetControlLsa″ /v DsrmAdminLogonBehavior /t REG_DWORD /d 2 /F

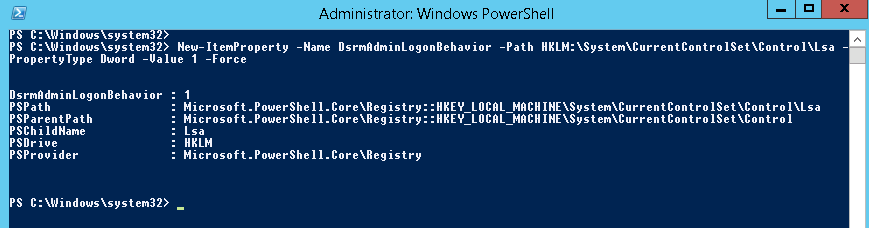

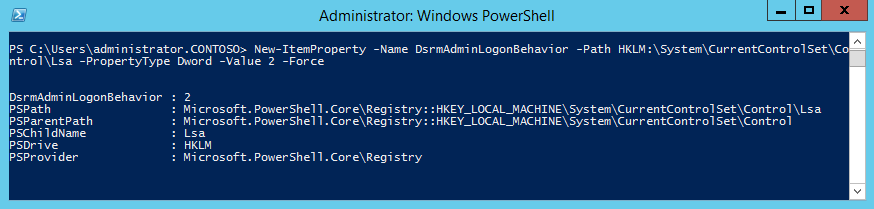

Или с помощью PowerShell:

New-ItemProperty -Name DsrmAdminLogonBehavior -Path HKLM:SystemCurrentControlSetControlLsa -PropertyType Dword -Value 1 -Force

Ну и в заключении, напомню, что, если вы разрешили локальный вход на контроллере домена, это снижает его безопасность.

Войти с локальной учетной записью на контроллер домена в принципе невозможно, поскольку при повышении сервера до контроллера домена локальная база учетных записей становится недоступной. Однако из этого правила есть одно исключение.

На случай неисправности службы каталогов на контроллерах домена есть специальный режим загрузки Directory Services Restore Mode (DSRM). В этом режиме служба каталогов не запускаются, а база данных AD переводится в автономный режим. Для входа в этом режиме используется специальная учетная запись администратора DSRM, которая и является единственной локальной учетной записью на контроллере домена. В связи с этим возникает два вопроса.

Как узнать пароль DSRM

Пароль DSRM указывается в процессе развертывания контроллера домена.

Впрочем, запоминать или записывать пароль вовсе не обязательно, при необходимости его легко можно сбросить с помощью утилиты ntdsutil. Для сброса пароля DSRM необходимо зайти на контроллер домена и выполнить команды:

ntdsutil

set dsrm password

reset password on server NULL

новый пароль

подтверждение пароля

quit

quit

С выходом SP2 для Windows Server 2008 появился еще один способ сбросить пароль DSRM-админа — синхронизировать его с паролем доменной учетной записи. Для синхронизации можно выбрать любого пользователя, либо создать нового.

Для примера я создал пользователя Dsrmadmin.

Для синхронизации опять же заходим на контроллер домена и выполняем команды:

ntdsutil

set dsrm password

sync from domain account dsrmadmin

quit

quit

Либо то же самое одной строкой:

ntdsutil ″set dsrm password″ ″sync from domain account dsrmadmin″ q q

После этого можем заходить на контроллер домена, используя пароль от доменной учетной записи. Стоит уточнить, что процедура синхронизации не обеспечивает отслеживание изменений и постоянное соответствие паролей. Для регулярной синхронизации придется придумывать что либо, например добавить команду синхронизации в Startup Scripts, либо создать задание в планировщике.

Можно ли войти под DSRM администратором в обычном режиме

В предыдущих версиях Windows DSRM администратор мог осуществить локальный вход на контроллер домена только загрузившись в режиме DSRM. Начиная с Windows Server 2008 службы AD могут быть остановлены из оснастки Services, без необходимости перезагрузки. Соответственно у DSRM администратора теперь есть возможность подключиться к контроллеру домена и в обычном (не DSRM) режиме.

Активировать эту возможность можно с помощью правки реестра на контроллере домена. Для изменения отвечает параметр типа DWORD с названием DsrmAdminLogonBehavior, находящийся в разделе HKLMSystemCurrentControlSetControlLsa. Он может иметь значения:

0 — DSRM администратор может войти в систему только в режиме DSRM. Это значение по умолчанию;

1 — DSRM администратор может войти в систему при остановленной службе AD DS;

2 — DSRM администратор может зайти на контроллер домена в любое время.

Установить необходимое значение можно с помощью утилиты reg.exe, запущенной из командной строки с правами администратора. Для примера установим для параметра значение, равное 1:

REG ADD ″HKLMSystemCurrentControlSetControlLsa″ /v DsrmAdminLogonBehavior /t REG_DWORD /d 1 /F

Либо с помощью PowerShell, например так зададим для параметра значение 2:

New-ItemProperty -Name DsrmAdminLogonBehavior -Path HKLM:SystemCurrentControlSetControlLsa -PropertyType Dword -Value 2 -Force

В заключение напомню, что разрешать локальный вход на контроллере домена без особой необходимости не стоит, так как это снижает безопасность.

Для предоставления прав локального администратора на компьютерах домена сотрудникам техподдержки, службе HelpDesk, определенным пользователям и другим привилегированным аккаунтам, вам нужно добавить необходимых пользователей или группы Active Directory в локальную группу администраторов на серверах или рабочих станциях. В этой статье мы покажем несколько способов управления членами локальной группы администраторов на компьютерах домена вручную и через GPO.

Содержание:

- Добавляем пользователя в локальные администраторы компьютера вручную

- Добавляем пользователей в локальную группу администраторов через Group Policy Preferences

- Предоставление прав администратора на конкретном компьютере

- Управление локальными администраторами через Restricted Groups

Добавляем пользователя в локальные администраторы компьютера вручную

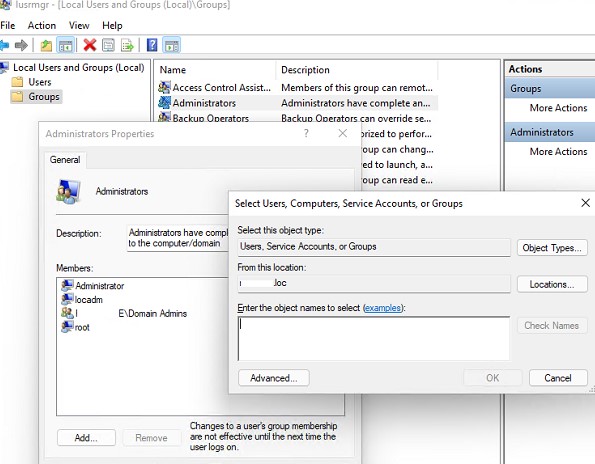

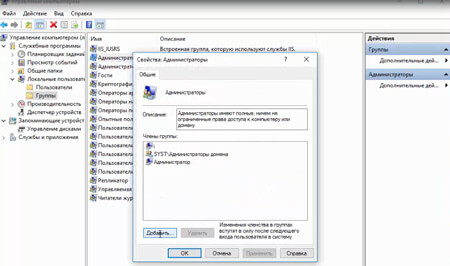

Самый простой способ предоставить пользователю или группе права локального администратора на конкретном компьютере — добавить его в локальную группу Administrators с помощью оснастки “Локальные пользователи и группы” (Local users and groups — lusrmgr.msc).

После того, как вы добавили компьютер в домен AD, в локальную группу Administrators компьютера автоматически добавляется группы Domain Admins, а группа Domain User добавляется в локальную Users. Остальных пользователей вы можете добавить в группу администраторов вручную или с помощью GPO.

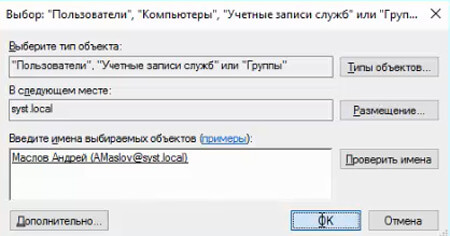

Нажмите кнопку Add и укажите имя пользователя, группы, компьютера или сервисного аккаунта (gMSA), которому вы хотите предоставить права локального администратора. С помощью кнопки Location вы можете переключать между поиском принципалов в домене или на локальном компьютере.

Также вы можете вывести список пользователей с правами локального администратора компьютера из командной строки:

net localgroup administrators

Или для русской версии Windows:

net localgroup администраторы

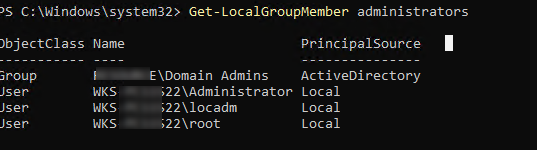

Для получения списка пользователей в локальной группе можно использовать следующую команду PowerShell (используется встроенный модуль LocalAccounts для управления локальными пользователями и группами):

Get-LocalGroupMember administrators

Данная команда показывает класс объекта, которому предоставлены права администратора (ObjectClass = User, Group или Computer) и источник учетной записи или группы (ActiveDirectory, Azure AD или локальные пользователи/группы).

Чтобы добавить доменную группу (или пользователя) spbWksAdmins в локальные администраторы, выполните команду

net localgroup administrators /add spbWksAdmins /domain

Через PowerShell можно добавить пользователя в администраторы так:

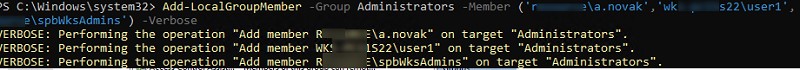

Add-LocalGroupMember -Group Administrators -Member ('winitproa.novak', 'winitprospbWksAdmins','wks-pc11s22user1') –Verbose

В этом примере мы добавили в администраторы компьютеры пользователя и группу из домена winitpro и локального пользователя wks-pc11s22user1.

Можно добавить пользователей в группу администраторов на нескольких компьютерах сразу. В этом случая для доступа к удаленного компьютерам можно использовать командлет Invoke-Command из PowerShell Remoting:

$WKSs = @("wks1","wks2","wks3")

Invoke-Command -ComputerName $WKSs –ScriptBlock { Add-LocalGroupMember -Group Administrators -Member 'winitprospbWksAdmins'}

Также вы можете полностью отказаться от предоставления прав администратора для доменных пользователей и групп. Для выполнения разовых задач администрирования на компьютерах (установка программ, настройка системных параметров Windows можно использовать встроенного локального администратора с паролем, хранящимся в AD (реализуется с помощью Local Administrator Password Solution (LAPS)).

В доменной среде Active Directory предоставления прав локального администратора на компьютерах домена лучше использовать возможности групповых политик. Это намного проще, удобнее и безопаснее, чем ручное добавление пользователей в локальную группу администраторов на каждом компьютере. В групповых политиках AD есть два способа управления группой администраторов на компьютерах домена:

- Ограниченные группы (Restricted Groups)

- Управление локальным группами через предпочтения групповых политик (Group Policy Preferences)

Добавляем пользователей в локальную группу администраторов через Group Policy Preferences

Допустим, вам нужно предоставить группе сотрудников техподдержки и HelpDesk права локального админа на компьютерах в конкретном OU Active Directory. Создайте в домене новую группу безопасности с помощью PowerShell и добавьте в нее учетные записи сотрудников техподдержки:

New-ADGroup "mskWKSAdmins" -path 'OU=Groups,OU=Moscow,DC=winitpro,DC=ru' -GroupScope Global –PassThru

Add-AdGroupMember -Identity mskWKSAdmins -Members user1, user2, user3

Откройте консоль редактирования доменных групповых политик (GPMC.msc), cоздайте новую политику AddLocaAdmins и назначьте ее на OU с компьютерами (в моем примере это ‘OU=Computers,OU=Moscow,dc=winitpro,DC=ru’).

Предпочтения групповых политик (Group Policy Preferences, GPP) предоставляют наиболее гибкий и удобный способ предоставления прав локальных администраторов на компьютерах домена через GPO.

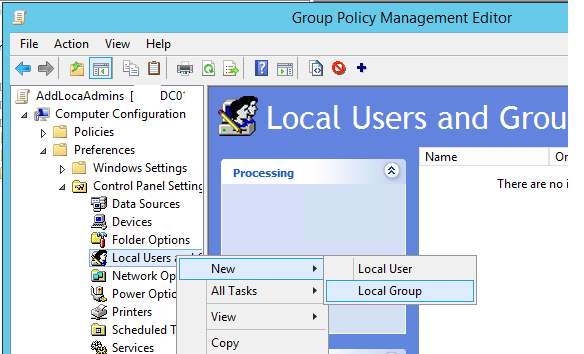

- ткройте созданную ранее политику AddLocaAdmins в режиме редактирования;

- Перейдите в секцию GPO: Computer Configuration –> Preferences –> Control Panel Settings –> Local Users and Groups;

- Щелкните ПКМ по правому окну и добавите новое правило (New -> Local Group);

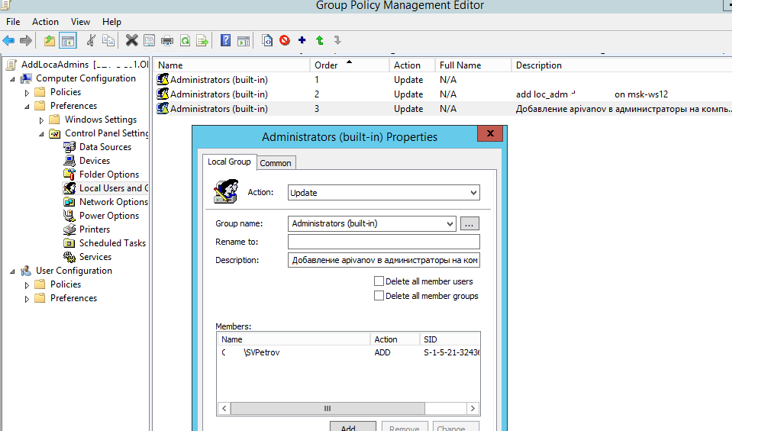

- В поле Action выберите Update (это важная опция!);

- В выпадающем списке Group Name выберите Administrators (Built-in). Даже если эта группа была переименована на компьютере, настройки будут применены к группе локальных администраторов по ее SID —

S-1-5-32-544

; - Нажмите кнопку Add и укажите группы, которые нужно добавить в локальную группу администраторов (в нашем случае это mskWKSAdmins).

Вы можете удалить из группы администраторов компьютера всех пользователей и группы, добавленных вручную. Для этого включите опции опции “Delete all member users” и “Delete all member groups”. В большинстве случае это целесообразно, т.к. вы гарантируете, что на всех компьютерах права администратора будут только у назначенной доменной группы. Теперь если на компьютере вручную добавить пользователя в группу администраторов, при следующем применении политики он будет автоматически удален.

- Сохраните политику и дождитесь ее применения на клиентах. Чтобы немедленно обновить параметры групповой политики, выполните команду

gpupdate /force - Откройте оснастку lusrmgr.msc на любом компьютере и проверьте членов локальной группы Adminstrators. В группу должна быть добавлена только группа mskWKSAdmins, все остальные пользователи и группы (кроме встроенного администратора Windows) будут удалены.

Если политика не применилась на клиенте, для диагностики воспользуйтесь командой gpresult. Также убедитесь что компьютер находится в OU, на которое нацелена политика, а также проверьте рекомендации из статьи “Почему не применяются политики в домене AD?”.

.

Предоставление прав администратора на конкретном компьютере

Иногда нужно предоставить определенному пользователю права администратора на конкретном компьютере. Например, у вас есть несколько разработчиков, которым периодически необходимы повышенные привилегии для тестирования драйверов, отладки, установки на своих компьютерах. Нецелесообразно добавлять их в группу администраторов рабочих станций с правами на всех компьютерах.

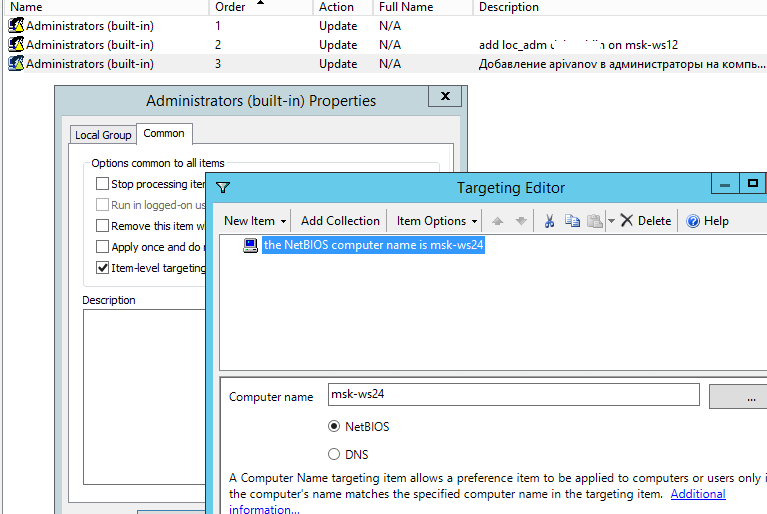

Чтобы предоставить права лок. админа на одном конкретном компьютере можно использовать WMI фильтры GPO или Item-level Targeting.

Прямо в созданной ранее политике AddLocalAdmins в секции предпочтений (Computer Configuration –> Preferences –> Control Panel Settings –> Local Users and Groups) создайте новую запись для группы Administrators со следующими настройками:

- Action: Update

- Group Name: Administrators (Built-in)

- Description: “Добавление apivanov в лок. администраторы на компьютере msk-ws24”

- Members: Add -> apivanov

- На вкладке Common -> Targeting указать правило: “the NETBIOS computer name is msk-ws24”. Т.е. данная политика будет применяться только на указанном здесь компьютере.

Также обратите внимание на порядок применения групп на компьютере – Order. Настройки локальных групп применяются сверху вниз (начиная с политики с Order 1).

Первая политика GPP (с настройками “Delete all member users” и “Delete all member groups” как описано выше), удаляет всех пользователей/группы из группы локальных администраторов и добавляет указанную доменную группу. Затем применится дополнительная политика для конкретного компьютера и добавит в группу вашего пользователя. Если нужно изменить порядок применения членства в группе Администраторы, воспользуйтесь кнопками вверху консоли редактора GPO.

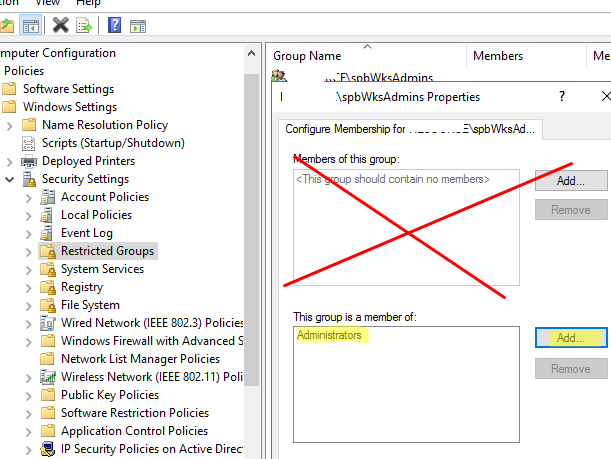

Управление локальными администраторами через Restricted Groups

Политика групп с ограниченным доступом (Restricted Groups) также позволяет добавить доменные группы/пользователей в локальные группы безопасности на компьютерах. Это более старый способ предоставления прав локального администратора и сейчас используется реже (способ менее гибкий, чем способ с Group Policy Preferences).

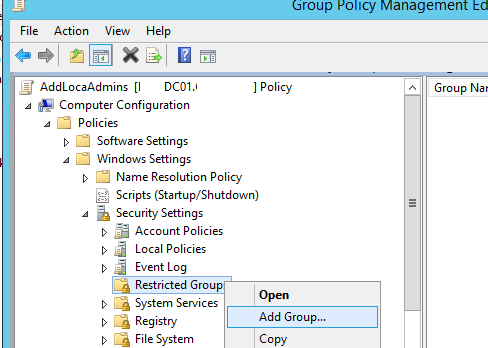

- Перейдите в режим редактирования политики;

- Разверните секцию Computer Configuration -> Policies -> Security Settings -> Restrictred Groups (Конфигурация компьютера -> Политики -> Параметры безопасности -> Ограниченные группы);

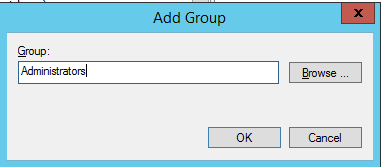

- В контекстном меню выберите Add Group;

- В открывшемся окне укажите Administrators -> Ok;

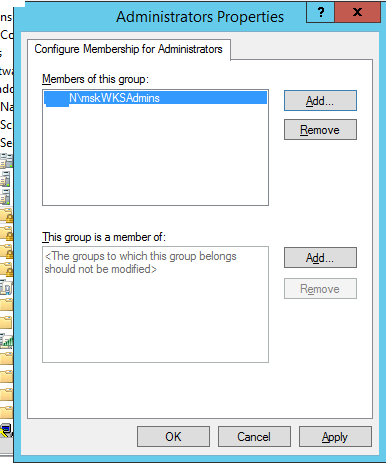

- В секции “Members of this group” нажмите Add и укажите группу, которую вы хотите добавить в локальные админы;

- Сохраните изменения, примените политику на компьютеры пользователей и проверьте локальную групп Administrators. В ней должна остаться только указанная в политике группа.

Данная политика всегда (!) удаляет всех имеющихся членов в группе локальных администраторов (добавленных вручную, другими политиками или скриптами).

Если вам нужно оставить текущий список группы Administrators и добавить в нее дополнительную группу нужно:

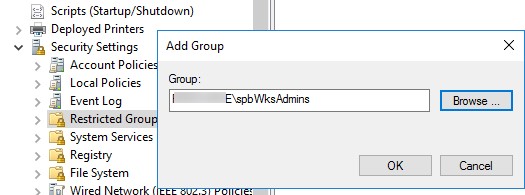

- Создать новый элемент в Restricted Groups и указать в качестве имени группу безопасности AD, которую вы хотите добавить в локальные админы;

- Затем в разделе This group is a member of нужно добавить группу Administrators;

- Обновите настройки GPO на клиенте и убедитесь, что ваша группа была добавлена в локальную группу Administrator. При этом текущие принципалы в локальной группе остаются неторонутыми (не удаляются из группы).

В конце статьи оставлю базовые рекомендации по управлению правами администраторов на компьютерах пользователей AD:

В классических рекомендациях по безопасности Microsoft рекомендуется использовать следующие группы для разделения полномочиями администраторов в домене:

- Domain Admins – администраторы домена, используются только на контроллерах домена;

С точки зрения безопасности привилегированных аккаунтов администраторов не рекомендуется выполнять повседневные задачи администрирования рабочих станций и серверов под учетной записью с правами администратора домена. Такие учётные записи нужно использовать только для задач администрирования AD (добавление новых контроллеров домена, управление репликацией, модификация схемы и т.д.). Большинство задач управления пользователями, компьютерами и политиками в домене можно делегировать для обычных учетных записей администраторов. Не используйте аккаунты из группы Domain Admins для входа на любые рабочие станции и сервера хроме контроллеров домена.

- Server Admins – группа для управления на рядовыми Windows Server домена. Не должна состоять в группе Domain Admins и не должна включаться в группу локальных администраторов на рабочих станциях;

- Workstation Admins – группа только для администрирования компьютеров. Не должна входить или содержать группы Domain Admins и Server Admins;

- Domain Users – обычные учетные записи пользователей для выполнения типовых офисных операций. Не должны иметь прав администратора на серверах или рабочих станциях;

- Не рекомендуется добавлять в администраторы индивидуальные аккаунты пользователей, лучше использовать доменные группы безопасности. В этом случае, чтобы предоставить права администраторов очередному сотруднику тех. поддержки, вам достаточно добавить его в доменную группу (не придется редактировать GPO).

Содержание

- Пользователь домена — локальный администратор

- Добавление группы

- Свойства

- Политика готова

- Заказать создание и поддержку безопасной IT-инфраструктуры любой сложности

- Как зайти локальным администратором на доменном компьютере

- Лучший отвечающий

- Вопрос

- Ответы

- Вход на доменный компьютер под локальной учетной записью

- Как зайти локальным администратором на доменном компьютере

- Предоставление прав локального администратора на машинах домена пользователю

Пользователь домена — локальный администратор

Иногда бывает нужно иметь права локального администратора на серверах или рабочих станциях. Например для того, чтобы сотрудники Help Desk могли администрировать только рабочие станции или для предоставления доступа внешнему администратору только к администрируемому им серверу.

Для этого можно сделать пользователя домена локальным администратором нужных серверов или рабочих станций.

Чтобы это сделать:

В оснастке Active Directory — Пользователи и компьютеры (dsa.msc) — создаем группу которая будет иметь права локальных администраторов (назовем ее HelpDesk).

После этого в этой же остнастке создадим подразделение и перенесем нужные рабочии станции в него.

Теперь переходим к оснастке Управление групповыми политиками (gpedit.msc)

Находим в левой колонке созданное подразделение->нажимаем правой клавишей мыши->Создать объект групповой политики в этом домене и связать его…

Даем понятное имя новой групповой политике и нажимаем ОК.

Политика создана. Теперь в нее нужно добавить нужные параметры.

Нажимаем на нем правой клавишей мыши->Изменить…

Переходим:

Конфигурация компьютера->Политики->Конфигурация windows->Параметры безопасности->Группы с ограниченным доступом

В правой части опять нажимаем правой клавишей мыши->Добавить группы

Добавление группы

Свойства

Политика готова

Остается только дождаться применения политики или применить ее вручную.

Заказать создание и поддержку безопасной IT-инфраструктуры любой сложности

Быть уверенным в своей IT-инфраструктуре — это быть уверенным в завтрашнем дне.

Источник

Как зайти локальным администратором на доменном компьютере

Этот форум закрыт. Спасибо за участие!

Лучший отвечающий

Вопрос

Например, имеется user@domain.com. В домене он обладает правами пользователя и по умолчанию является пользователем на своей машине. В локальные админы через «Локальные пользователи и группы» его не добавить, т.к. отображается только контейнер «Локальные пользователи и группы», но не AD. В AD в свойствах машины есть поле «управляется». Я добавлял пользователя user@domain.com, но на своей машине он все равно оставался урезан в правах. Как сделать user@domain.com админом на своей машине?

Ответы

Добавляется очень просто.

1. Зайдите на машину под учетной записью с АДМИНИСТРАТОРСКИМИ правами.

3. Откройте группу «Администраторы».

4. Нажмите кнопку «Добавить».

5. Нажмите кнопку «Размещение».

8. Выбираем нужную учетную запись (можно нажать клавишу CTRL и удерживая ее последовательно выбрать несколько записей).

Вот и вся процедура (применительно к Windows XP).

Источник

Вход на доменный компьютер под локальной учетной записью

В некоторых случаях требуется на компьютере, который включен в домен Active Directory войти не под доменной, а под локальной учетной записью. Большинству администраторов этот трюк знаком, но пользователи зачастую о нем не знают.

Однако в последующих версиях Windows это раскрывающийся список из интерфейса входа в систему убрали. Вместо этого списка на экране входа в систему, появилась небольшая кнопка «Как я могу войти в другой домен» (How to log on to another domain). Если вы нажмете эту кнопку, появится следующий совет.

Type domain namedomain user name to sign in to another domain.

Type РKZ-ТZI01K1local user name to sign in to this PC only (not a domain )

Чтобы войти в другой домен, введите имя_доменаимя_пользователя_домена

Чтобы войти только на этот компьютер (не в домен), введите РKZ-ТZI01K1локальное_имя_пользователя

Как вы видите, в тексте сообщения присутствует имя данного компьютера (в нашем примере РKZ-ТZI01K1). И если вы хотите войти под локальной учетной записью, в поле с именем пользователя нужно указать имя локального пользователя в следующем формате РKZ-ТZI01K1Administrator. Естественно, если имя компьютера довольно длинное и не несет смысловой нагрузки, его набор с клавиатуры может стать настоящим испытанием.

К счастью, есть простой способ, который позволит вам войти в систему под локальной учеткой без указания имени компьютера.

Теперь после . осталось набрать имя локальной учетной записи и пароль.

Этот небольшой трюк может использоваться для входа на доменный компьютер под локальной учетной записью во всех поддерживаемых версиях Windows, начиная с Windows Vista и заканчивая Windows 10 и Windows Server 2016.

Совет. Аналогичным образом можно авторизоваться на удаленном компьютере в рабочей группе под локальной учетной запись при доступе к общим файлам по протоколу SMB.

Источник

Как зайти локальным администратором на доменном компьютере

Для доменного пользователя возможно дать права локального администратора на компьютере. Сделать это не сложно.

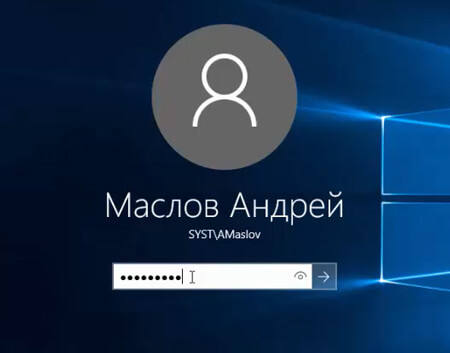

Заходим под доменным пользователем на компьютере, где мы будем давать права локального администратора.

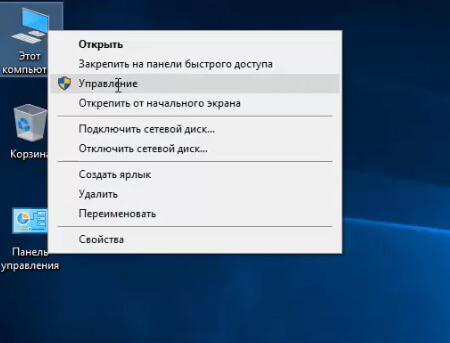

Правой клавишей мыши на «Этот компьютер» и в появившемся меню выбираем «Управление»

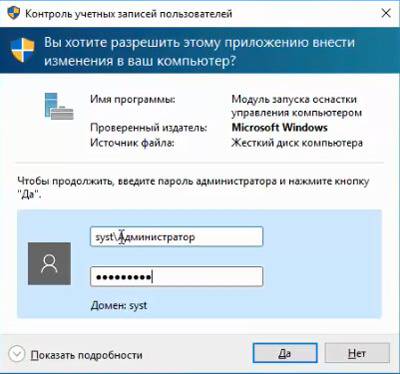

Далее вводим логин и пароль администратора домена

В появившемся окне выбираем «Локальные пользователи», далее «Группы» и в меню справа выбираем «Администраторы».

Далее нажимаем «Добавить» и добавляем доменного пользователя.

Нажимаем «ОК» и перезагружаем компьютер для применения изменений. Таким образом мы добавляем доменного пользователя в локальные администраторы компьютера. Теперь он может делать на компьютере такие же действия, как и локальный администратор.

Что и как делать можно также посмотреть здесь:

Источник

Предоставление прав локального администратора на машинах домена пользователю

В итоге остановился на достаточно гибком решении при помощи групповых политик.

Запускаем оснастку «Active Directory — пользователи и компьютеры» и создаем глобальную группу безопасности. Для ясности назовем ее «Администраторы локальных машин»

Далее, запускаем оснастку «Управление групповой политикой» и создаем новый объект групповой политики. Для ясности, назовем политику «Локальные администраторы (PC)» /я обычно помечаю, на что действует та или иная политика. В данном случае PC — на компьютер/

И выбираем Добавить группу…

При добавлении группы указываем ранее созданную группу «Администраторы локальных машин»

Далее добавляем запись в нижней части «Эта группа входит в:»

Указываем группу «Администраторы»

Жмем Ок. Политика создана.

Можно посмотреть политику перейдя на вкладку «Параметры»

Как видно, политика применяется к компьютеру и включает группу «доменАдминистраторы локальных машин» во встроенную группу локальных администраторов компьютера.

Теперь, можно создать подразделение, например, «Рабочие станции», поместить туда компьютеры, для которых необходимо применить политику

После этого следует назначить подразделению созданную нами политику.

В итоге, после применения политики, те пользователи, которые находятся в группе «Администраторы локальных машин» станут локальными администраторами на компьютерах, входящих в данное подразделение. При этом в домене они могут оставаться обычными пользователями.

Такое решение удобно тем, что при необходимости можно легко изменить список лиц с правами локального администратора или включать/отключать существующий список по мере необходимости.

Как видно из примера, все достаточно просто и, надеюсь, понятно.

ВАЖНО. Используя данный метод, появляется возможность входа на сервера с такой учетной записью.

Данный вопрос изучается.

Источник

На главном экране запустите окно «Выполнить» — нажмите клавиши клавиатуры Wind + R. Введите «cmd» и нажмите ввод. В окне CMD введите «администратор сетевого пользователя / активный: да». Вот и все.

Как изменить тип учетной записи пользователя с помощью панели управления

- Откройте панель управления.

- В разделе «Учетные записи пользователей» выберите параметр «Изменить тип учетной записи». …

- Выберите учетную запись, которую вы хотите изменить. …

- Щелкните параметр Изменить тип учетной записи. …

- При необходимости выберите либо Стандартный, либо Администратор. …

- Нажмите кнопку «Изменить тип учетной записи».

Как мне войти в систему как администратор на сервере?

Добавить новых пользователей и администраторов

- Щелкните Управление пользователями, расположенное на синей боковой панели.

- Щелкните Разрешения пользователя.

- Введите в поле «Новое имя пользователя» желаемое имя пользователя для новой учетной записи.

- Установите флажок «Администратор».

- Щелкните значок «Дополнительные настройки».

- В поле Local Password введите новый пароль пользователя.

Почему запрещен доступ, когда я являюсь администратором?

Сообщение об отказе в доступе иногда может появляться даже при использовании учетной записи администратора. … Доступ к папке Windows запрещен администратором. Иногда вы можете получить это сообщение при попытке получить доступ к папке Windows. Обычно это происходит из-за к вашему антивирусу, поэтому вам, возможно, придется отключить его.

Как мне предоставить права администратора с помощью CMD?

Использовать командную строку

На главном экране запустите окно «Выполнить» — нажмите клавиши клавиатуры Wind + R. Введите «cmd» и нажмите ввод. В окне CMD введите «сетевой пользователь администратор / активный:да». Вот и все.

Вот как стать владельцем и получить полный доступ к файлам и папкам в Windows 10.

- БОЛЬШЕ: Как использовать Windows 10.

- Щелкните правой кнопкой мыши файл или папку.

- Выберите пункт Свойства.

- Перейдите на вкладку «Безопасность».

- Нажмите Дополнительно.

- Нажмите «Изменить» рядом с именем владельца.

- Нажмите Дополнительно.

- Нажмите Найти сейчас.

Как я могу стать полноправным администратором Windows 10?

Проблемы с правами администратора в окне 10

- ваш профиль пользователя.

- Щелкните правой кнопкой мыши свой профиль пользователя и выберите «Свойства».

- Перейдите на вкладку «Безопасность» в меню «Группа или имена пользователей», выберите свое имя пользователя и нажмите «Изменить».

- Установите флажок «Полный доступ» в разделе «Разрешения для аутентифицированных пользователей» и нажмите «Применить» и «ОК».

Как мне узнать свой пароль администратора?

Метод 1 — сбросить пароль из другой учетной записи администратора:

- Войдите в Windows, используя учетную запись администратора, у которой есть пароль, который вы помните. …

- Нажмите кнопку Пуск.

- Нажмите «Выполнить».

- В поле «Открыть» введите «control userpasswords2».

- Нажмите «ОК».

- Щелкните учетную запись пользователя, для которой вы забыли пароль.

- Щелкните Сбросить пароль.

Как мне найти имя пользователя и пароль администратора?

Нажмите клавишу Windows + R, чтобы открыть Выполнить. Тип netplwiz в панель «Выполнить» и нажмите Enter. Выберите учетную запись пользователя, которую вы используете, на вкладке «Пользователь». Установите флажок «Пользователи должны ввести имя пользователя и пароль для использования этого компьютера» и нажмите «Применить».

Как мне получить доступ к администратору?

Управление компьютером

- Откройте меню «Пуск».

- Щелкните правой кнопкой мыши «Компьютер». Выберите «Управление» во всплывающем меню, чтобы открыть окно «Управление компьютером».

- Щелкните стрелку рядом с локальными пользователями и группами на левой панели.

- Дважды щелкните папку «Пользователи».

- Щелкните «Администратор» в центральном списке.

Почему запрещен доступ к веб-сайту?

Ошибка «Доступ запрещен» появляется, когда ваш браузер Firefox использует другую настройку прокси или VPN вместо того, что действительно установлено на вашем ПК с Windows 10. … Таким образом, когда веб-сайт обнаруживает, что что-то не так с файлами cookie вашего браузера или вашей сети, он блокирует вас, поэтому вы не можете его открыть.

Как исправить отказ в доступе к Fixboot?

Чтобы исправить ошибку «отказано в доступе для bootrec / fixboot», стоит попробовать следующие методы.

- Способ 1. Восстановить загрузчик.

- Метод 2. Запустите восстановление при загрузке.

- Метод 3. Восстановите загрузочный сектор или восстановите BCD.

- Метод 4. Запустите CHKDSK.

- Метод 5. Проверьте диск и восстановите MBR с помощью бесплатного программного обеспечения.

Как остановить отказ в доступе?

Как исправить сообщение об отказе в доступе в Windows 10?

- Станьте владельцем каталога. …

- Добавьте свою учетную запись в группу администраторов. …

- Включите скрытую учетную запись администратора. …

- Проверьте свои разрешения. …

- Используйте командную строку для сброса разрешений. …

- Установите свою учетную запись как администратор. …

- Используйте инструмент сброса разрешений.

- Remove From My Forums

Как на всех доменных компьютерах создать локальную учетку администратора?

-

Question

-

Имеется большой парк техники введенной в домен AD. Бывают случаи, что компьютер еряет довериельные отношения с доменом и поэтому войти под доменной учеткой не имеется возможным, а часто системная

локальная учетка админа либо выключена либо пароль поставили и забыли.Как на всех доменных компьютерах создать локальную учетку администратора?

Answers

-

Имеется большой парк техники введенной в домен AD. Бывают случаи, что компьютер еряет довериельные отношения с доменом и поэтому войти под доменной учеткой не имеется возможным, а часто системная

локальная учетка админа либо выключена либо пароль поставили и забыли.Как на всех доменных компьютерах создать локальную учетку администратора?

На всех компьютерах и так всегда есть учетная запись встроенного администратора. Можете использовать ее без создания новой (если знайте пароль).

Если вы хотите создать еще одну учетную запись, то это можно сделать многими методами, например выполнив команды:

net user /add имя пароль

net net localgroup Administrators имя /add

Эти команды можно выполнить например, в скрипте при загрузке или авторизации который можно сконфигурировать через политики домена (Group policy/scheduled tasks). Но, конечно, они должны выполняться под учетной записью с достаточными

правами.

This posting is provided «AS IS» with no warranties, and confers no rights.

-

Marked as answer by

Monday, December 13, 2021 10:39 AM

-

Marked as answer by

-

Приветствую.

Используйте встроенную учетную запись локального Администратора, по автоматической смене пароля, посмотрите в сторону

Local Administrator Password Solution (LAPS)

Я не волшебник, только учусь. MCTS, CCNA. Если вам помог чей-либо ответ, пожалуйста, не забывайте нажать на кнопку «отметить как ответ» или проголосовать за «полезное сообщение». Disclaimer: Мнения, высказанные здесь,

являются отражением моих личных взглядов, а не позиции работодателя. Вся информация предоставляется как есть, без каких-либо на то гарантий.

Блог IT Инженера,

Яндекс Дзен, YouTube,

GitHub, Facebook,

TechNet Forum Team.-

Edited by

Alexander RusinovModerator

Monday, October 25, 2021 6:56 PM

Дополнение -

Marked as answer by

Vector BCOModerator

Monday, December 13, 2021 10:39 AM

-

Edited by

- Информация о материале

- Категория: Система

Для доменного пользователя возможно дать права локального администратора на компьютере. Сделать это не сложно.

Заходим под доменным пользователем на компьютере, где мы будем давать права локального администратора.

Правой клавишей мыши на «Этот компьютер» и в появившемся меню выбираем «Управление»

Далее вводим логин и пароль администратора домена

В появившемся окне выбираем «Локальные пользователи», далее «Группы» и в меню справа выбираем «Администраторы».

Далее нажимаем «Добавить» и добавляем доменного пользователя.

Нажимаем «ОК» и перезагружаем компьютер для применения изменений. Таким образом мы добавляем доменного пользователя в локальные администраторы компьютера. Теперь он может делать на компьютере такие же действия, как и локальный администратор.

Что и как делать можно также посмотреть здесь:

Также читайте:

- Установка Windows server 2012

- Windows server 2012 — установка роли Active Directory

- Архивирование и восстановление GPO Windows Server 2012

- Создание пользователя в домене Windows Server 2012

- WSUS — удаление ненужных обновлений

- Создание архива сервера Windows 2012

- Создание и подключение общего сетевого ресурса в домене Windows Server 2012

- Windows server 2019 — установка и настройка WSUS, создание и настройка GPO

- Windows server 2019 — добавление и удаление компьютера в домене

- Windows server 2019 — переименование администратора домена, изменение формата выводимого имени пользователя

- Windows server 2019 — установка и настройка Active Directory, DNS, DHCP

- Windows server 2019 — создание и удаление пользователя, группы, подразделения в домене

- Windows server 2019 — GPO изменение экранной заставки, отключение монитора, изменение политики паролей

©

2015 — 2023

Все права защищены. Копирование материала без ссылки на сайт запрещено.

Иногда бывает нужно иметь права локального администратора на серверах или рабочих станциях. Например для того, чтобы сотрудники Help Desk могли администрировать только рабочие станции или для предоставления доступа внешнему администратору только к администрируемому им серверу.

Для этого можно сделать пользователя домена локальным администратором нужных серверов или рабочих станций.

Чтобы это сделать:

В оснастке Active Directory – Пользователи и компьютеры (dsa.msc) – создаем группу которая будет иметь права локальных администраторов (назовем ее HelpDesk).

После этого в этой же остнастке создадим подразделение и перенесем нужные рабочии станции в него.

Теперь переходим к оснастке Управление групповыми политиками (gpedit.msc)

Находим в левой колонке созданное подразделение->нажимаем правой клавишей мыши->Создать объект групповой политики в этом домене и связать его…

Даем понятное имя новой групповой политике и нажимаем ОК.

Политика создана. Теперь в нее нужно добавить нужные параметры.

Нажимаем на нем правой клавишей мыши->Изменить…

Переходим:

Конфигурация компьютера->Политики->Конфигурация windows->Параметры безопасности->Группы с ограниченным доступом

В правой части опять нажимаем правой клавишей мыши->Добавить группы

Добавление группы

Нажимаем обзор и находим нужную нам группу (HelpDesk).

Свойства

В части Эта группа входит в: нажимаем добавить и выбираем группу Администраторы.

Теперь все участники группы HelpDesk являются локальными администраторами в подразделении, к которому применена политика.

Политика готова

Остается только дождаться применения политики или применить ее вручную.

Заказать создание и поддержку безопасной IT-инфраструктуры любой сложности

Быть уверенным в своей IT-инфраструктуре – это быть уверенным в завтрашнем дне.

Для того, чтобы сделать заказ:

Безопасные и надежные IT решения

Содержание

- Пользователь домена — локальный администратор

- Добавление группы

- Свойства

- Политика готова

- Заказать создание и поддержку безопасной IT-инфраструктуры любой сложности

- Как зайти локальным администратором на доменном компьютере

- Лучший отвечающий

- Вопрос

- Ответы

- Вход на доменный компьютер под локальной учетной записью

- Как зайти локальным администратором на доменном компьютере

- Предоставление прав локального администратора на машинах домена пользователю

Пользователь домена — локальный администратор

Иногда бывает нужно иметь права локального администратора на серверах или рабочих станциях. Например для того, чтобы сотрудники Help Desk могли администрировать только рабочие станции или для предоставления доступа внешнему администратору только к администрируемому им серверу.

Для этого можно сделать пользователя домена локальным администратором нужных серверов или рабочих станций.

Чтобы это сделать:

В оснастке Active Directory — Пользователи и компьютеры (dsa.msc) — создаем группу которая будет иметь права локальных администраторов (назовем ее HelpDesk).

После этого в этой же остнастке создадим подразделение и перенесем нужные рабочии станции в него.

Теперь переходим к оснастке Управление групповыми политиками (gpedit.msc)

Находим в левой колонке созданное подразделение->нажимаем правой клавишей мыши->Создать объект групповой политики в этом домене и связать его…

Даем понятное имя новой групповой политике и нажимаем ОК.

Политика создана. Теперь в нее нужно добавить нужные параметры.

Нажимаем на нем правой клавишей мыши->Изменить…

Переходим:

Конфигурация компьютера->Политики->Конфигурация windows->Параметры безопасности->Группы с ограниченным доступом

В правой части опять нажимаем правой клавишей мыши->Добавить группы

Добавление группы

Свойства

Политика готова

Остается только дождаться применения политики или применить ее вручную.

Заказать создание и поддержку безопасной IT-инфраструктуры любой сложности

Быть уверенным в своей IT-инфраструктуре — это быть уверенным в завтрашнем дне.

Источник

Как зайти локальным администратором на доменном компьютере

Этот форум закрыт. Спасибо за участие!

Лучший отвечающий

Вопрос

Например, имеется user@domain.com. В домене он обладает правами пользователя и по умолчанию является пользователем на своей машине. В локальные админы через «Локальные пользователи и группы» его не добавить, т.к. отображается только контейнер «Локальные пользователи и группы», но не AD. В AD в свойствах машины есть поле «управляется». Я добавлял пользователя user@domain.com, но на своей машине он все равно оставался урезан в правах. Как сделать user@domain.com админом на своей машине?

Ответы

Добавляется очень просто.

1. Зайдите на машину под учетной записью с АДМИНИСТРАТОРСКИМИ правами.

3. Откройте группу «Администраторы».

4. Нажмите кнопку «Добавить».

5. Нажмите кнопку «Размещение».

8. Выбираем нужную учетную запись (можно нажать клавишу CTRL и удерживая ее последовательно выбрать несколько записей).

Вот и вся процедура (применительно к Windows XP).

Источник

Вход на доменный компьютер под локальной учетной записью

В некоторых случаях требуется на компьютере, который включен в домен Active Directory войти не под доменной, а под локальной учетной записью. Большинству администраторов этот трюк знаком, но пользователи зачастую о нем не знают.

Однако в последующих версиях Windows это раскрывающийся список из интерфейса входа в систему убрали. Вместо этого списка на экране входа в систему, появилась небольшая кнопка «Как я могу войти в другой домен» (How to log on to another domain). Если вы нажмете эту кнопку, появится следующий совет.

Type domain namedomain user name to sign in to another domain.

Type РKZ-ТZI01K1local user name to sign in to this PC only (not a domain )

Чтобы войти в другой домен, введите имя_доменаимя_пользователя_домена

Чтобы войти только на этот компьютер (не в домен), введите РKZ-ТZI01K1локальное_имя_пользователя

Как вы видите, в тексте сообщения присутствует имя данного компьютера (в нашем примере РKZ-ТZI01K1). И если вы хотите войти под локальной учетной записью, в поле с именем пользователя нужно указать имя локального пользователя в следующем формате РKZ-ТZI01K1Administrator. Естественно, если имя компьютера довольно длинное и не несет смысловой нагрузки, его набор с клавиатуры может стать настоящим испытанием.

К счастью, есть простой способ, который позволит вам войти в систему под локальной учеткой без указания имени компьютера.

Теперь после . осталось набрать имя локальной учетной записи и пароль.

Этот небольшой трюк может использоваться для входа на доменный компьютер под локальной учетной записью во всех поддерживаемых версиях Windows, начиная с Windows Vista и заканчивая Windows 10 и Windows Server 2016.

Совет. Аналогичным образом можно авторизоваться на удаленном компьютере в рабочей группе под локальной учетной запись при доступе к общим файлам по протоколу SMB.

Источник

Как зайти локальным администратором на доменном компьютере

Для доменного пользователя возможно дать права локального администратора на компьютере. Сделать это не сложно.

Заходим под доменным пользователем на компьютере, где мы будем давать права локального администратора.

Правой клавишей мыши на «Этот компьютер» и в появившемся меню выбираем «Управление»

Далее вводим логин и пароль администратора домена

В появившемся окне выбираем «Локальные пользователи», далее «Группы» и в меню справа выбираем «Администраторы».

Далее нажимаем «Добавить» и добавляем доменного пользователя.

Нажимаем «ОК» и перезагружаем компьютер для применения изменений. Таким образом мы добавляем доменного пользователя в локальные администраторы компьютера. Теперь он может делать на компьютере такие же действия, как и локальный администратор.

Что и как делать можно также посмотреть здесь:

Источник

Предоставление прав локального администратора на машинах домена пользователю

В итоге остановился на достаточно гибком решении при помощи групповых политик.

Запускаем оснастку «Active Directory — пользователи и компьютеры» и создаем глобальную группу безопасности. Для ясности назовем ее «Администраторы локальных машин»

Далее, запускаем оснастку «Управление групповой политикой» и создаем новый объект групповой политики. Для ясности, назовем политику «Локальные администраторы (PC)» /я обычно помечаю, на что действует та или иная политика. В данном случае PC — на компьютер/

И выбираем Добавить группу…

При добавлении группы указываем ранее созданную группу «Администраторы локальных машин»

Далее добавляем запись в нижней части «Эта группа входит в:»

Указываем группу «Администраторы»

Жмем Ок. Политика создана.

Можно посмотреть политику перейдя на вкладку «Параметры»

Как видно, политика применяется к компьютеру и включает группу «доменАдминистраторы локальных машин» во встроенную группу локальных администраторов компьютера.

Теперь, можно создать подразделение, например, «Рабочие станции», поместить туда компьютеры, для которых необходимо применить политику

После этого следует назначить подразделению созданную нами политику.

В итоге, после применения политики, те пользователи, которые находятся в группе «Администраторы локальных машин» станут локальными администраторами на компьютерах, входящих в данное подразделение. При этом в домене они могут оставаться обычными пользователями.

Такое решение удобно тем, что при необходимости можно легко изменить список лиц с правами локального администратора или включать/отключать существующий список по мере необходимости.

Как видно из примера, все достаточно просто и, надеюсь, понятно.

ВАЖНО. Используя данный метод, появляется возможность входа на сервера с такой учетной записью.

Данный вопрос изучается.

Источник

Войти с локальной учетной записью на контроллер домена в принципе невозможно, поскольку при повышении сервера до контроллера домена локальная база учетных записей становится недоступной. Однако из этого правила есть одно исключение.

На случай неисправности службы каталогов на контроллерах домена есть специальный режим загрузки Directory Services Restore Mode (DSRM). В этом режиме служба каталогов не запускаются, а база данных AD переводится в автономный режим. Для входа в этом режиме используется специальная учетная запись администратора DSRM, которая и является единственной локальной учетной записью на контроллере домена. В связи с этим возникает два вопроса.

Как узнать пароль DSRM

Пароль DSRM указывается в процессе развертывания контроллера домена.

Впрочем, запоминать или записывать пароль вовсе не обязательно, при необходимости его легко можно сбросить с помощью утилиты ntdsutil. Для сброса пароля DSRM необходимо зайти на контроллер домена и выполнить команды:

ntdsutil

set dsrm password

reset password on server NULL

новый пароль

подтверждение пароля

quit

quit

С выходом SP2 для Windows Server 2008 появился еще один способ сбросить пароль DSRM-админа — синхронизировать его с паролем доменной учетной записи. Для синхронизации можно выбрать любого пользователя, либо создать нового.

Для примера я создал пользователя Dsrmadmin.

Для синхронизации опять же заходим на контроллер домена и выполняем команды:

ntdsutil

set dsrm password

sync from domain account dsrmadmin

quit

quit

Либо то же самое одной строкой:

ntdsutil ″set dsrm password″ ″sync from domain account dsrmadmin″ q q

После этого можем заходить на контроллер домена, используя пароль от доменной учетной записи. Стоит уточнить, что процедура синхронизации не обеспечивает отслеживание изменений и постоянное соответствие паролей. Для регулярной синхронизации придется придумывать что либо, например добавить команду синхронизации в Startup Scripts, либо создать задание в планировщике.

Можно ли войти под DSRM администратором в обычном режиме

В предыдущих версиях Windows DSRM администратор мог осуществить локальный вход на контроллер домена только загрузившись в режиме DSRM. Начиная с Windows Server 2008 службы AD могут быть остановлены из оснастки Services, без необходимости перезагрузки. Соответственно у DSRM администратора теперь есть возможность подключиться к контроллеру домена и в обычном (не DSRM) режиме.

Активировать эту возможность можно с помощью правки реестра на контроллере домена. Для изменения отвечает параметр типа DWORD с названием DsrmAdminLogonBehavior, находящийся в разделе HKLMSystemCurrentControlSetControlLsa. Он может иметь значения:

0 — DSRM администратор может войти в систему только в режиме DSRM. Это значение по умолчанию;

1 — DSRM администратор может войти в систему при остановленной службе AD DS;

2 — DSRM администратор может зайти на контроллер домена в любое время.

Установить необходимое значение можно с помощью утилиты reg.exe, запущенной из командной строки с правами администратора. Для примера установим для параметра значение, равное 1:

REG ADD ″HKLMSystemCurrentControlSetControlLsa″ /v DsrmAdminLogonBehavior /t REG_DWORD /d 1 /F

Либо с помощью PowerShell, например так зададим для параметра значение 2:

New-ItemProperty -Name DsrmAdminLogonBehavior -Path HKLM:SystemCurrentControlSetControlLsa -PropertyType Dword -Value 2 -Force

В заключение напомню, что разрешать локальный вход на контроллере домена без особой необходимости не стоит, так как это снижает безопасность.

Windows 8.1 Enterprise Windows Server 2012 R2 Standard Windows Server 2012 R2 Datacenter Windows 8 Enterprise Windows Server 2012 Standard Windows Server 2012 Standard Windows Server 2012 Datacenter Windows Server 2012 Datacenter Еще…Меньше

Симптомы

Рассмотрим следующий сценарий:

-

У вас есть контроллер домена под управлением Windows Server 2012 R2 или Windows Server 2012.

-

Применить следующий параметр политики группы управления учетной записи пользователя на сервере:

-

Режим одобрения администратором для встроенной учетной записи администратора

-

-

В режиме DSRepair перезагрузите контроллер домена.

-

Войдите в систему как локальный администратор.

В этом случае после проверки подлинности экрана отображается черный экран. На этом этапе можно сделать ничего, кроме журнала сеанса, нажав сочетание клавиш Ctrl + Alt + Delete.

Причина

Эта проблема возникает, поскольку служба Winlogon олицетворяет маркер разделения пользователя при входе в систему, и этот маркер не имеет достаточные разрешения на вход в качестве администратора.

Решение

Для решения этой проблемы в Windows Server 2012 R2 или Windows 8.1, установите обновление 2955164. Дополнительные сведения об обновлении 2955164, щелкните следующий номер статьи базы знаний Майкрософт:

2955164 Windows RT 8.1, Windows 8.1 и Windows Server 2012 R2 накопительный пакет обновления: мая 2014

Для решения этой проблемы в Windows Server 2012 и Windows 8, установите исправление, описанное в данной статье.

Сведения об исправлении

Доступно исправление от службы поддержки Майкрософт. Однако данное исправление предназначено для устранения только проблемы, описанной в этой статье. Применяйте это исправление только в тех случаях, когда наблюдается проблема, описанная в данной статье. Это исправление может проходить дополнительное тестирование. Таким образом если вы не подвержены серьезно этой проблеме, рекомендуется дождаться следующего пакета обновления, содержащего это исправление.

Если исправление доступно для скачивания, имеется раздел «Пакет исправлений доступен для скачивания» в верхней части этой статьи базы знаний. Если этот раздел не отображается, обратитесь в службу поддержки для получения исправления.

Примечание. Если наблюдаются другие проблемы или необходимо устранить неполадки, вам может понадобиться создать отдельный запрос на обслуживание. Стандартная оплата за поддержку будет взиматься только за дополнительные вопросы и проблемы, которые не соответствуют требованиям конкретного исправления. Чтобы просмотреть полный список телефонов поддержки и обслуживания клиентов корпорации Майкрософт или создать отдельный запрос на обслуживание, посетите следующий веб-сайт корпорации Майкрософт:

http://support.microsoft.com/contactus/?ws=supportПримечание. В форме «Пакет исправлений доступен для скачивания» отображаются языки, для которых доступно исправление. Если нужный язык не отображается, значит исправление для данного языка отсутствует.

Предварительные условия

Это исправление необходимо установить Windows Server 2012 и Windows 8.

Необходимость перезагрузки

Не требуется перезагружать компьютер после установки данного исправления.

Сведения о замене исправлений

Это исправление не заменяет все ранее выпущенные исправления.

Сведения о файлах

Список файлов, входящих в данное обновление Загрузите сведения о файле для данного обновления 2937044.

Статус

Корпорация Майкрософт подтверждает, что это проблема продуктов Майкрософт, перечисленных в разделе «Относится к».

Ссылки

Дополнительные сведения о терминологии , которую корпорация Майкрософт использует для описания обновлений программного обеспечения.

Нужна дополнительная помощь?

- Remove From My Forums

Как на всех доменных компьютерах создать локальную учетку администратора?

-

Question

-

Имеется большой парк техники введенной в домен AD. Бывают случаи, что компьютер еряет довериельные отношения с доменом и поэтому войти под доменной учеткой не имеется возможным, а часто системная

локальная учетка админа либо выключена либо пароль поставили и забыли.Как на всех доменных компьютерах создать локальную учетку администратора?

Answers

-

Имеется большой парк техники введенной в домен AD. Бывают случаи, что компьютер еряет довериельные отношения с доменом и поэтому войти под доменной учеткой не имеется возможным, а часто системная

локальная учетка админа либо выключена либо пароль поставили и забыли.Как на всех доменных компьютерах создать локальную учетку администратора?

На всех компьютерах и так всегда есть учетная запись встроенного администратора. Можете использовать ее без создания новой (если знайте пароль).

Если вы хотите создать еще одну учетную запись, то это можно сделать многими методами, например выполнив команды:

net user /add имя пароль

net net localgroup Administrators имя /add

Эти команды можно выполнить например, в скрипте при загрузке или авторизации который можно сконфигурировать через политики домена (Group policy/scheduled tasks). Но, конечно, они должны выполняться под учетной записью с достаточными

правами.

This posting is provided «AS IS» with no warranties, and confers no rights.

-

Marked as answer by

Monday, December 13, 2021 10:39 AM

-

Marked as answer by

-

Приветствую.

Используйте встроенную учетную запись локального Администратора, по автоматической смене пароля, посмотрите в сторону

Local Administrator Password Solution (LAPS)

Я не волшебник, только учусь. MCTS, CCNA. Если вам помог чей-либо ответ, пожалуйста, не забывайте нажать на кнопку «отметить как ответ» или проголосовать за «полезное сообщение». Disclaimer: Мнения, высказанные здесь,

являются отражением моих личных взглядов, а не позиции работодателя. Вся информация предоставляется как есть, без каких-либо на то гарантий.

Блог IT Инженера,

Яндекс Дзен, YouTube,

GitHub, Facebook,

TechNet Forum Team.-

Edited by

Alexander RusinovModerator

Monday, October 25, 2021 6:56 PM

Дополнение -

Marked as answer by

Vector BCOModerator

Monday, December 13, 2021 10:39 AM

-

Edited by

- Информация о материале

- Категория: Система

Для доменного пользователя возможно дать права локального администратора на компьютере. Сделать это не сложно.

Заходим под доменным пользователем на компьютере, где мы будем давать права локального администратора.

Правой клавишей мыши на «Этот компьютер» и в появившемся меню выбираем «Управление»

Далее вводим логин и пароль администратора домена

В появившемся окне выбираем «Локальные пользователи», далее «Группы» и в меню справа выбираем «Администраторы».

Далее нажимаем «Добавить» и добавляем доменного пользователя.

Нажимаем «ОК» и перезагружаем компьютер для применения изменений. Таким образом мы добавляем доменного пользователя в локальные администраторы компьютера. Теперь он может делать на компьютере такие же действия, как и локальный администратор.

Что и как делать можно также посмотреть здесь:

Также читайте:

- Установка Windows server 2012

- Windows server 2012 — установка роли Active Directory

- Архивирование и восстановление GPO Windows Server 2012

- Создание пользователя в домене Windows Server 2012

- WSUS — удаление ненужных обновлений

- Создание архива сервера Windows 2012

- Создание и подключение общего сетевого ресурса в домене Windows Server 2012

- Windows server 2019 — установка и настройка WSUS, создание и настройка GPO

- Windows server 2019 — добавление и удаление компьютера в домене

- Windows server 2019 — переименование администратора домена, изменение формата выводимого имени пользователя

- Windows server 2019 — установка и настройка Active Directory, DNS, DHCP

- Windows server 2019 — создание и удаление пользователя, группы, подразделения в домене

- Windows server 2019 — GPO изменение экранной заставки, отключение монитора, изменение политики паролей

©

2015 — 2023

Все права защищены. Копирование материала без ссылки на сайт запрещено.

Как установить права администратора для пользователя домена?

ответы

- Войдите на рабочую станцию с учетной записью, которая является членом группы администраторов домена.

- Щелкните Пуск, щелкните Выполнить, введите compmgmt. msc и нажмите Enter, чтобы открыть консоль управления компьютером.

- Перейдите к локальным пользователям и группам, дважды щелкните «Администраторы».

- Щелкните Добавить, чтобы добавить группу пользователей домена.

9 сред. 2009 г.

В списке пользователей щелкните правой кнопкой мыши пользователя, которому вы хотите назначить права администратора, и выберите «Свойства». Щелкните вкладку Членство в группе и нажмите Добавить. На странице «Выбор группы» введите «Администраторы» и нажмите кнопку «ОК». Нажмите Применить и ОК.

Как дать Active Directory права администратора?

Как делегировать права администратора в Active Directory

- Откройте консоль «Пользователи и компьютеры Active Directory».

- Щелкните правой кнопкой мыши OU All Users и выберите Delegate Control. …

- На странице мастера «Пользователи или группы» нажмите кнопку «Добавить».

Как дать пользователю права администратора в Linux?

Чтобы использовать этот инструмент, вам нужно ввести команду sudo -s, а затем ввести свой пароль sudo. Теперь введите команду visudo, и инструмент откроет файл / etc / sudoers для редактирования). Сохраните и закройте файл, а затем попросите пользователя выйти и снова войти в систему. Теперь у них должен быть полный набор привилегий sudo.

Как узнать, у каких пользователей домена есть права локального администратора?

Дважды щелкните группу администраторов на правой панели. Найдите имя пользователя во фрейме «Члены»: если у пользователя есть права администратора и он вошел в систему локально, в списке отображается только его имя. Если у пользователя есть права администратора и он вошел в домен, имя пользователя домена отображается в списке.

Как назначить объект групповой политики серверу 2016?

Как применить объект групповой политики к отдельным пользователям или…

- Выберите объект групповой политики в консоли управления групповой политикой (GPMC) и щелкните вкладку «Делегирование», а затем нажмите кнопку «Дополнительно».

- Выберите группу безопасности «Прошедшие проверку», затем прокрутите вниз до разрешения «Применить групповую политику» и снимите флажок «Разрешить».

Как мне добавить пользователя в Server 2016?

Запустите [Диспетчер серверов] и откройте [Инструменты] — [Управление компьютером]. Щелкните правой кнопкой мыши [Пользователи] в разделе [Локальные пользователи и группы] на левой панели и выберите [Новый пользователь]. Введите имя пользователя и пароль для нового пользователя и нажмите кнопку [Создать]. Другие внутренние элементы устанавливать необязательно.

Как открыть назначение прав пользователя?

Все редакции могут использовать третий вариант ниже.

- Нажмите клавиши Win + R, чтобы открыть Выполнить, введите secpol. …

- Разверните открытые локальные политики на левой панели локальной политики безопасности и нажмите / коснитесь Назначение прав пользователя. (

26 февраля. 2021 г.

Как дать разрешение локальному пользователю?

3 ответы

- Нажмите Пуск и введите cmd. Когда появится cmd.exe, щелкните правой кнопкой мыши и выберите «Запуск от имени администратора» (это позволяет запускать командную строку на повышенном уровне).

- Введите net localgroup Power Users / add / comment: «Стандартный пользователь с возможностью установки программ». и нажмите Enter.

- Теперь вам нужно назначить права пользователя / группы.

18 февраля. 2015 г.

Как мне войти в домен без пароля?

Как отключить вход по паролю в настройках учетной записи пользователя?

- Нажмите Win + R;

- В диалоговом окне «Выполнить» введите команду netplwiz или control userpasswords2;

- В следующем окне со списком учетных записей локальных пользователей снимите флажок «Пользователь должен ввести имя пользователя и пароль для использования этого компьютера» и сохраните изменения (OK);

19 мар. 2019 г.

Могут ли опытные пользователи устанавливать приложения?

Группа опытных пользователей может устанавливать программное обеспечение, управлять параметрами питания и часового пояса, а также устанавливать элементы управления ActiveX — действия, которые запрещены ограниченным пользователям. …

Как дать временные права администратора?

Выберите меню «Пуск» и выберите «Сделать меня администратором» в списке приложений. Кроме того, вы можете выполнить поиск «Сделать меня администратором» после открытия меню «Пуск». Когда приложение запустится, оно определит, есть ли у вас уже доступ администратора. В противном случае будет активна кнопка «Предоставить мне права администратора».

Как мне предоставить права администратора в Active Directory для сброса паролей?

Делегированное разрешение на сброс пароля для вашей службы поддержки

- Откройте «Пользователи и компьютеры Active Directory».

- Щелкните правой кнопкой мыши пользователя или группу, которых вы хотите делегировать, и выберите «Делегировать управление…»

- Нажмите Далее в мастере приветствия.

- Нажмите «Добавить…»

- После того, как вы сделали свой выбор, нажмите «ОК», а затем «Далее».

25 ночей. 2016 г.

Какие права у местного администратора?

Предоставление пользователю прав локального администратора означает предоставление ему полного контроля над локальным компьютером. … Пользователь с правами локального администратора может делать следующее: Добавлять и удалять программы. Добавить и удалить принтеры. Измените параметры компьютера, такие как конфигурация сети, параметры питания и т. Д.