В этой инструкции о том, как заблокировать использование USB флешек и других съемных накопителей с помощью редактора локальной групповой политики или редактора реестра. Также в разделе с дополнительной информацией о блокировке доступа через USB к устройствам MTP и PTP (камера, Android телефон, плеер). Во всех случаях для выполнения описываемых действий вы должны иметь права администратора в Windows. См. также: Запреты и блокировки в Windows, Как поставить пароль на флешку в BitLocker.

Запрет подключения USB флешек с помощью редактора локальной групповой политики

Первый способ более простой и предполагает использование встроенной утилиты «Редактор локальной групповой политики». Следует учитывать, что эта системная утилита недоступна в Домашней редакции Windows (если у вас такая версия ОС, используйте следующий способ).

Шаги по блокировке использования USB накопителей будут следующими:

- Нажмите клавиши Win+R на клавиатуре, введите gpedit.msc и нажмите Enter, откроется редактор локальной групповой политики.

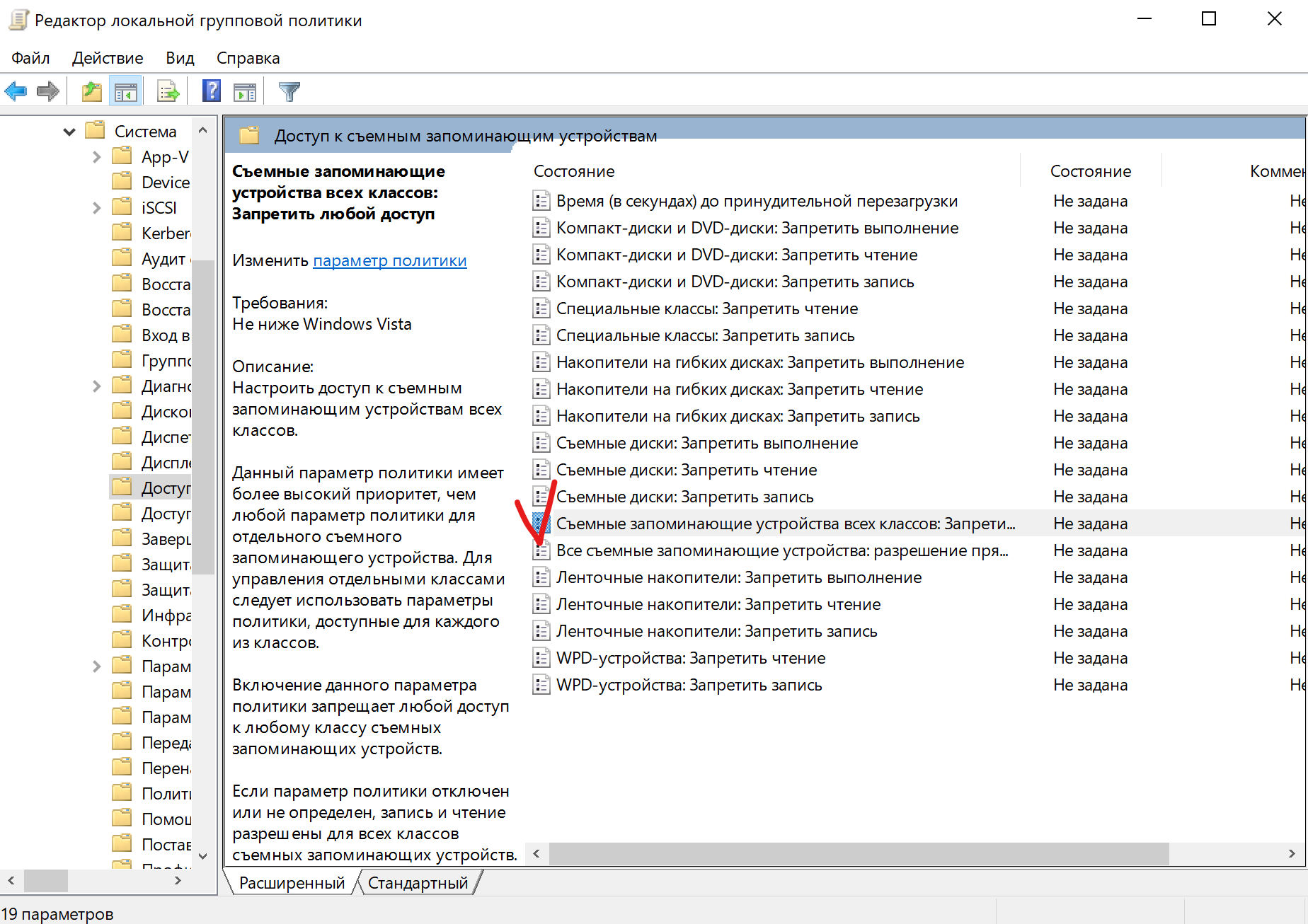

- Если требуется запретить использование USB накопителей для всех пользователей компьютера, перейдите к разделу Конфигурация компьютера — Административные шаблоны — Система — Доступ к съемным запоминающим устройствам. Если требуется заблокировать доступ только для текущего пользователя, откройте аналогичный раздел в «Конфигурация пользователя».

- Обратите внимание на пункты «Съемные диски: Запретить выполнение», «Съемные диски: Запретить запись», «Съемные диски: Запретить чтение». Все они отвечают за блокировку доступа к USB-накопителям. При этом запрет чтения запрещает не только просмотр содержимого флешки или копирование с неё, но и остальные операции (на накопитель нельзя будет что-либо записать, запуск программ с него также не будет выполняться).

- Для того, чтобы, например, запретить чтение с USB накопителя, дважды нажмите по параметру «Съемные диски: Запретить чтение», установите значение «Включено» и примените настройки. Выполните то же самое для других требующихся вам пунктов.

На этом процесс будет завершен, а доступ к USB заблокирован. Перезагрузка компьютера не требуется, однако, если на момент включения ограничений накопитель уже был подключен, изменения для него вступят в силу только после отключения и повторного подключения.

Как заблокировать использование USB флешки и других съемных накопителей с помощью редактора реестра

Если на вашем компьютере отсутствует редактор локальной групповой политики, ту же блокировку можно выполнить и с помощью редактора реестра:

- Нажмите клавиши Win+R на клавиатуре, введите regedit и нажмите Enter.

- В редакторе реестра перейдите к одному из разделов: первый — для запрета использования USB накопителей для всех пользователей. Второй — только для текущего пользователя

HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindows HKEY_CURRENT_USERSOFTWAREPoliciesMicrosoftWindows

- Создайте подраздел RemovableStorageDevices, а в нем — подраздел с именем {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}

- В этом подразделе создайте нужные параметры DWORD32 (даже для Windows x64) — с именем Deny_Read для запрета чтения и других операций, Deny_Execute — для запрета выполнения, Deny_Write — для запрета записи на USB накопитель.

- Установите значение 1 для созданных параметров.

Запрет использования USB флешек и других съемных накопителей вступит в силу сразу после внесения изменения (если на момент блокировки накопитель уже был подключен к компьютеру или ноутбуку, он будет доступен до отключения и повторного подключения).

Дополнительная информация

Некоторые дополнительные нюансы блокировки доступа к USB накопителям, которые могут оказаться полезными:

- Описанные выше способы работают для съемных USB флешек и дисков, однако не работают для устройств, подключенных по протоколу MTP и PTP (например, хранилище Android телефона продолжит быть доступным). Для отключения доступа по этим протоколам, в редакторе локальной групповой политики в том же разделе используйте параметры «WPD-устройства» для запрета чтения и записи. В редакторе реестра это будет выглядеть как подразделы {53f5630d-b6bf-11d0-94f2-00a0c91efb8b}, {6AC27878-A6FA-4155-BA85-F98F491D4F33} и {F33FDC04-D1AC-4E8E-9A30-19BBD4B108AE} в политиках RemovableStorageDevices (как описывалось выше) с параметрами Deny_Read и/или Deny_Write.

- Для того, чтобы в дальнейшем вновь включить возможность использования USB накопителей, просто удалите созданные параметры из реестра или установите «Выключено» в измененных ранее политиках доступа к съемным запоминающим устройствам.

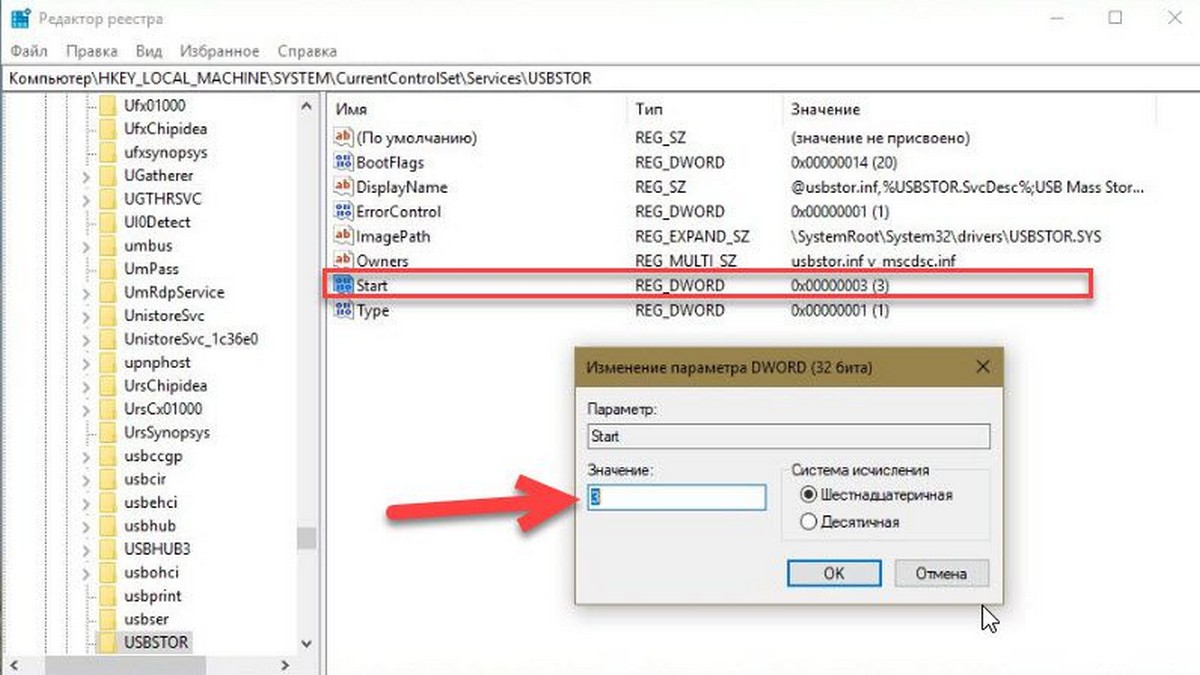

- Еще один способ блокировки USB накопителей — отключение соответствующей службы: в разделе реестра

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesUSBSTOR

измените значение Start на 4 и перезагрузите компьютер. При использовании этого способа подключенные флешки даже не будут появляться в проводнике.

Помимо встроенных средств системы, есть сторонние программы для блокировки подключения различного рода USB устройств к компьютеру, в том числе и продвинутые инструменты наподобие USB-Lock-RP.

В Windows 10, если у компьютера есть необходимые порты, пользователи могут подключать съемные устройства для хранения данных — например, флешки или внешние жесткие диски — для доступа к информации или для ее экспорта.

Хотя это обычная практика использования съемных дисков, бывают случаи, когда нужно ограничить доступ к таким устройствам. Например, можно отключить доступ, чтобы другие пользователи не могли подключать внешние устройства с вирусами. Также если на устройстве хранятся конфиденциальные данные, блокировка чтения и записи на съемные носители поможет предотвратить копирование определенной информации и повысить безопасность.

По какой причине вы бы ни хотели это сделать, Windows 10 позволяет отключить доступ ко всем съемным устройствам с помощью Редактора локальной групповой политики или Редактора реестра.

В этом руководстве мы расскажем, как отключить доступ к чтению и записи для всех классов съемных носителей.

Как отключить доступ ко всем съемным носителям с помощью Групповой политики

В Windows 10 Pro (для предприятий или образовательных учреждений) самый простой способ запретить пользователям доступ к съемным носителям — это использовать Редактор локальной групповой политики.

Чтобы отключить доступ для съемных носителей в Windows 10, проделайте следующее:

- Откройте Пуск.

- Найдите файл gpedit.msc и нажмите ОК, чтобы открыть Редактор локальной групповой политики.

- Откройте следующее расположение:

Конфигурация компьютера > Административные шаблоны > Система > Доступ к съемным носителям данных - С правой стороны дважды кликните опцию Все классы съемных носителей: запретить доступ полностью.

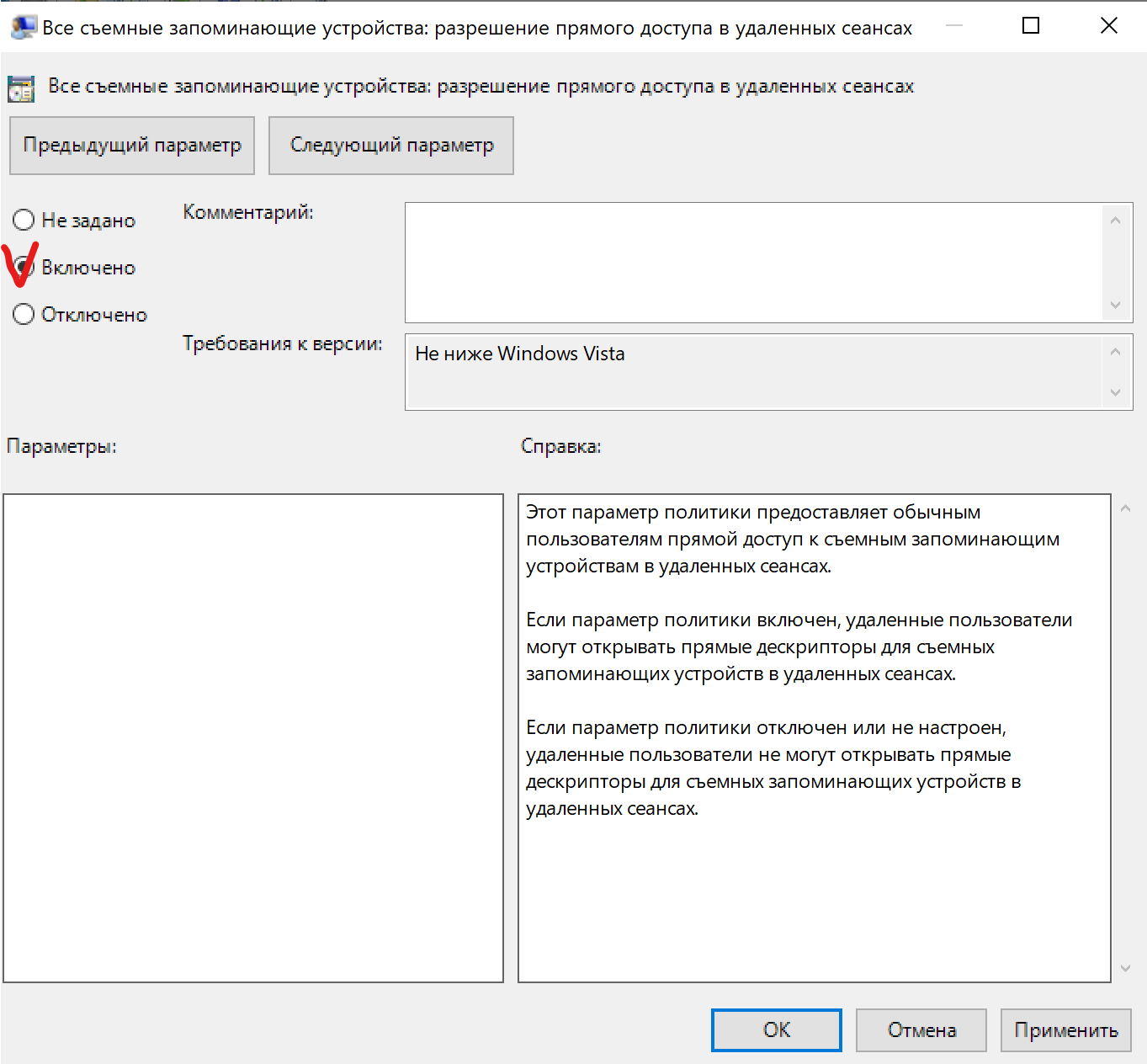

- Выберите Включено.

- Нажмите Применить.

- Нажмите ОК.

- Перезагрузите компьютер.

После выполнения этих шагов Windows 10 запретит доступ ко всем классам съемных носителей, включая флешки, внешние жесткие диски, физические диски (например, CD и DVD) и так далее.

Если вы передумаете, действие можно легко отменить — проделайте все то же самое, но на шаге № 5 выберите параметр Не настроено.

Как отключить доступ ко всем съемным носителям с помощью Реестра

В версии Windows 10 Home нет Редактора локальной групповой политики, но заблокировать доступ можно с помощью Редактора реестра.

Предупреждение: напомним, что редактирование Реестра довольно рискованно и может привести к непоправимым повреждениям системы, если вы что-то сделаете неправильно. Советуем сделать резервную копию, прежде чем продолжать.

Чтобы отключить доступ ко всем съемным носителям, проделайте следующее:

- Откройте Пуск.

- Найдите файл regedit и откройте Редактор реестра.

- Откройте следующее расположение:

HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindows

На заметку: в Windows 10 можно скопировать и вставить путь в адресную строку реестра. - Щелкните правой кнопкой мыши папку Windows, нажмите на Создать, затем на Раздел.

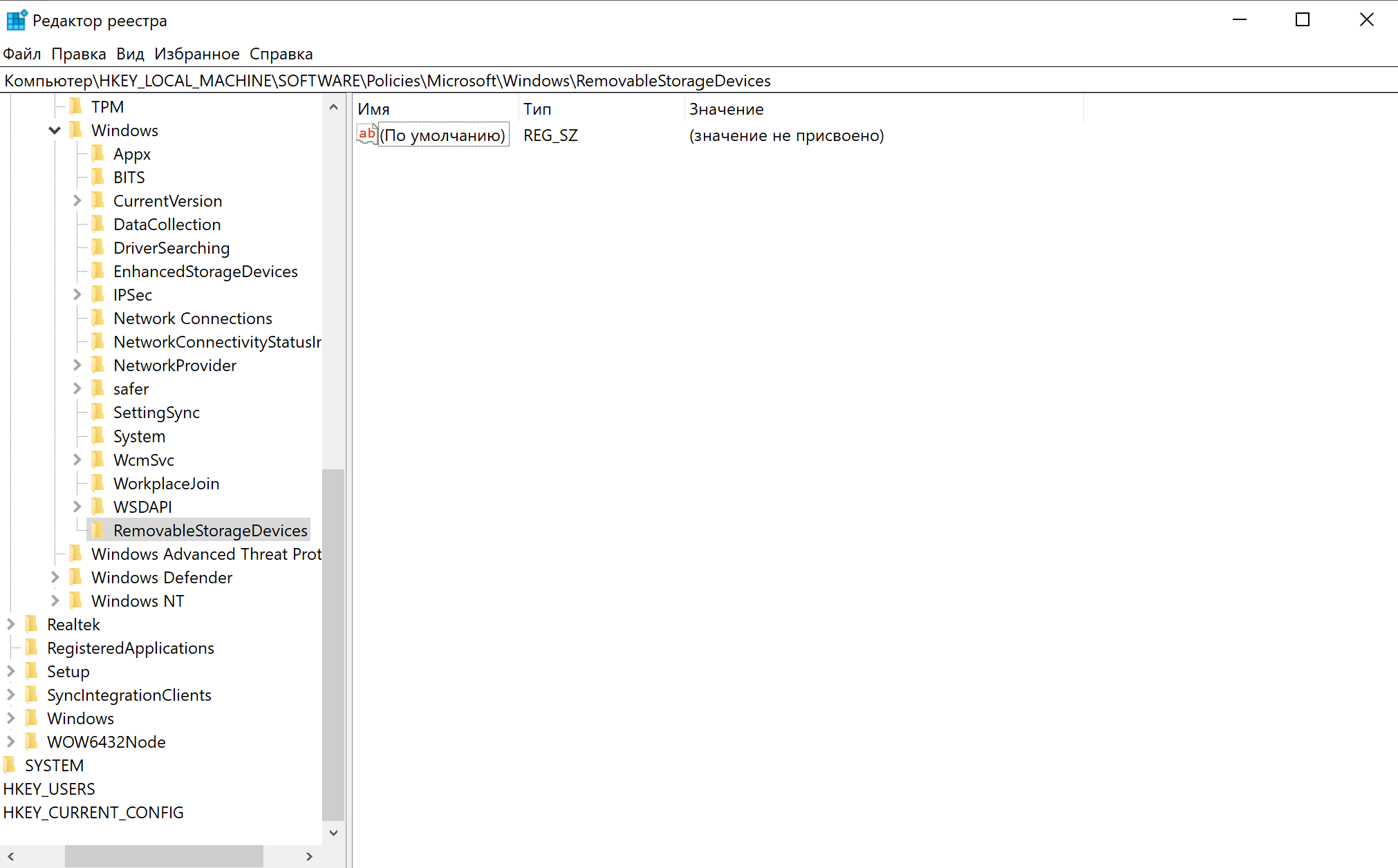

- Назовите раздел RemovableStorageDevices и нажмите клавишу Enter.

- Щелкните правой кнопкой мыши созданный раздел, нажмите Создать и выберите Параметр DWORD (32 бита).

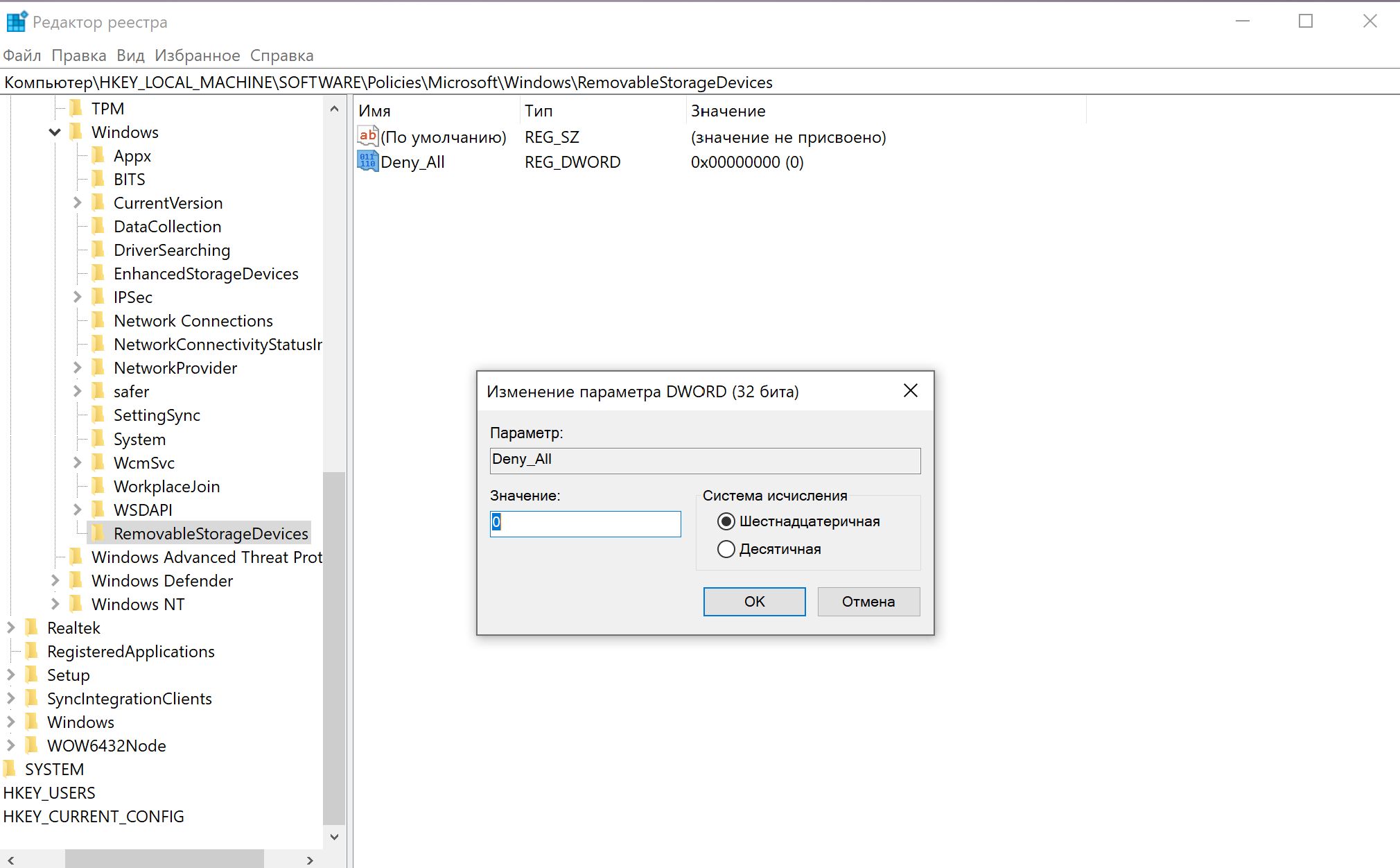

- Назовите раздел Deny_All и нажмите Enter.

- Дважды кликните вновь созданный DWORD и поменяйте значение с 0 на 1.

- Нажмите ОК.

- Перезагрузите компьютер.

После выполнения этих шагов пользователи больше не будут иметь доступ к уже подключенным съемным носителям, а также не смогут подключать новые носители.

Отменить настройки всегда можно, используя инструкцию выше, но на шаге № 4 щелкните правой кнопкой мыши RemovableStorageDevices и выберите Удалить. Если у вас есть другие настройки внутри раздела, не удаляйте их. Вместо этого дважды щелкните DWORD Deny_All и поменяйте значение с 1 на 0.

После отмены изменений с помощью любого из перечисленных методов доступ к съемным носителям будет восстановлен. Если не сработало — перезагрузите компьютер.

Новости о программах, устройствах и технологиях Microsoft

Хотите защитить данные на своем компьютере под управлением Windows 10, заблокировав или отключив USB-накопители на вашем ПК? В этом руководстве мы рассмотрим пять простых способов включения или отключения USB-накопителей в Windows 10.

Блокировка USB-накопителей в Windows 10 может быть выполнена разными способами. Вы можете использовать Реестр, BIOS или сторонние утилиты для включения или отключения USB-накопителей в системе Windows 10.

Ниже приведено пять способов включения или отключения USB-накопителей в Windows 10.

Способ 1 из 5

Включение и отключение USB-накопителей в Windows 10 с помощью реестра

Если вам удобно вносить изменения в реестр Windows, вы можете включить или отключить USB-накопители в Windows 10, вручную отредактировав реестр. Вот как это сделать.

Шаг 1: Откройте редактор реестра

Шаг 2: Перейдите к следующему разделу:

HKEY_LOCAL_MACHINESYSTEMCurrentControlSetServicesUSBSTOR

Шаг 3: Теперь с правой стороны дважды кликните параметр «Start» и измените его значение на 4, чтобы отключить USB-накопители на вашем ПК с Windows 10. Измените значение Start на 3, чтобы включить USB-накопители и устройства хранения данных на вашем ПК.

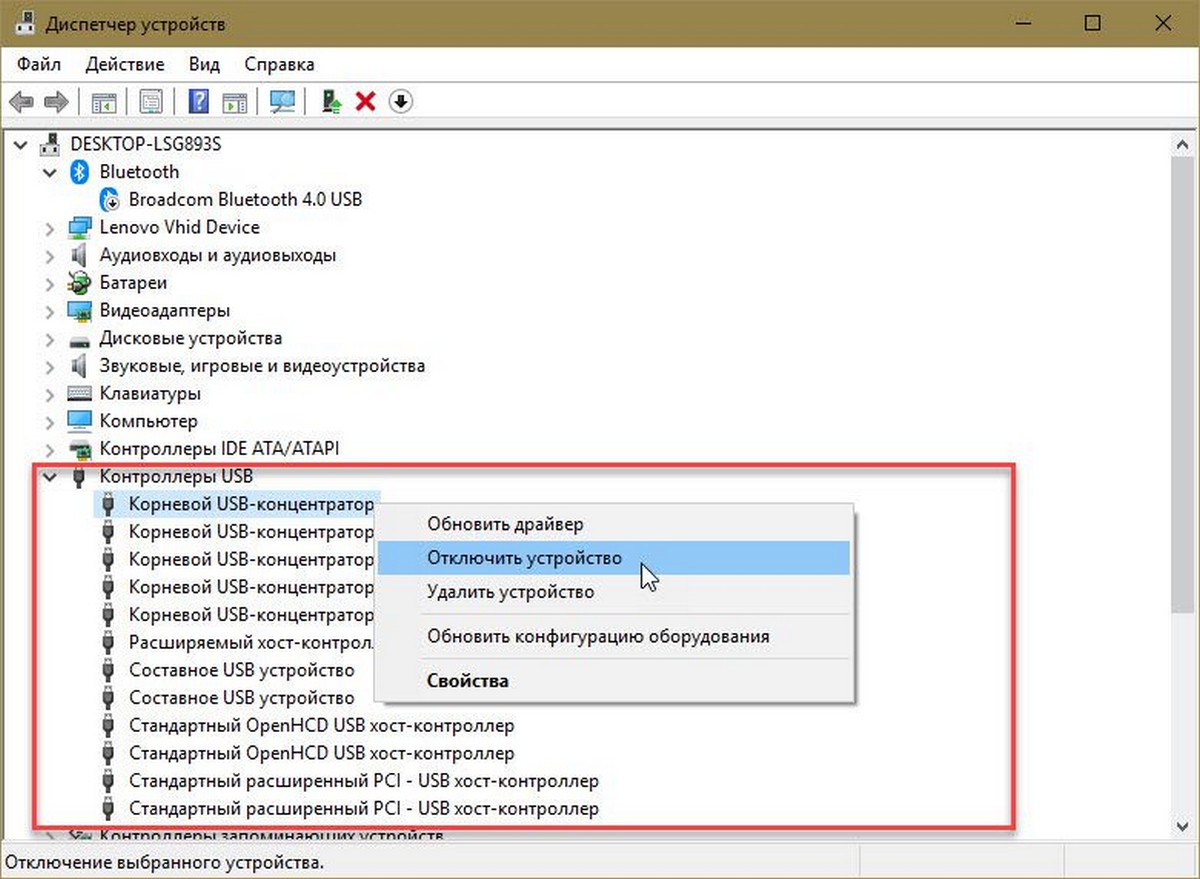

Способ 2 из 5

Включение и отключение USB-портов через диспетчер устройств

Знаете ли вы, что вы можете отключить все порты USB с помощью диспетчера устройств? Отключив USB-порты, вы запрещаете пользователям использовать USB-порты для подключения USB-накопителей к вашему компьютеру.

Когда вы отключите USB-порты, USB на вашем ПК не будут работать, и, следовательно, никто не сможет подключать USB-накопители. Вам нужно будет снова включить USB-порты для подключения устройств через USB. Вот как включить или отключить порты USB с помощью диспетчера устройств.

ВАЖНО: Мы рекомендуем создать точку восстановления системы перед отключением USB-портов, чтобы вы могли легко включить их снова, когда захотите.

Шаг 1: Кликните правой кнопкой мыши на кнопке «Пуск» на панели задач и выберите «Диспетчер устройств».

Шаг 2: Разверните Контроллеры USB. Кликните правой кнопкой мыши на все записи оду за другой, и нажмите «Отключить устройство». Нажмите кнопку «Да», когда вы увидите диалоговое окно подтверждения.

Способ 3 из 5

Используйте USB Drive Disabler для включения или отключения USB-накопителей

Если вы не хотите редактировать реестр вручную, вы можете использовать бесплатный инструмент под названием USB Drive Disabler для быстрого включения или отключения USB-накопителей на вашем ПК. Просто загрузите USB Disabler, запустите его, а затем выберите «Включить USB-диски» или «Отключить USB-диски», чтобы включить или отключить USB-накопители на вашем ПК.

Загрузить USB Drive Disabler

Способ 4 из 5

Отключить или включить USB-порты в BIOS

Некоторые производители предлагают опцию в BIOS / UEFI для отключения или включения USB-портов. Загрузите BIOS / UEFI и проверьте, есть ли опция для отключения или включения USB-портов. Проверьте руководство пользователя вашего ПК, чтобы узнать, присутствует ли опция включения или отключения USB-портов в BIOS / UEFI.

Способ 5 из 5

Включение и отключение USB-накопителей с USB Guard

Nomesoft USB Guard — еще одна бесплатная утилита для блокировки USB-накопителей на компьютерах под управлением Windows 10 и более ранних версий Windows. Вы должны использовать эту программу как администратор для включения или отключения USB-накопителей.

Скачать Nomesoft USB Guard

Если вы хотите защитить накопители USB, обратитесь к следующей статье для получения подробной информации:

Как включить защиту от записи для USB накопителей в Windows 10

Защита от записи USB дисков- может быть полезной в качестве дополнительной опции безопасности.

ВВЕДЕНИЕ

У нас имеются подробные сведения о средствах, которые можно использовать для получения доступа к файлам или съемным устройствам. С помощью этих средств можно отключить разрешения для файла NTFS в сетевых ресурсах Microsoft Windows, которые не являются серверами. Нам известно, что эта проблема может затронуть внутренние диски, несъемные диски, которые помечены как съемные, а также внешние носители, такие как устройство USB, Firewire, E-SATA, SD-карта и другие съемные носители. Мы знаем о ситуациях, когда диски определенных контроллеров запоминающих устройств могут быть отмечены как «съемные» вне зависимости от их физического расположения внутри или снаружи ПК или от типа подключения, которое используется диском.

Эта проблема не затрагивает основной системный том (т. е. то устройство, на котором запущена ОС Windows).

В первую очередь угрозе подвержены системы, которые используют конфигурацию по умолчанию. Например, несколько системных дисков, на которых запущены ОС Windows Vista, Windows 7 и Windows 8.

Дополнительная информация

Как узнать, затрагивает ли эта проблема вашу систему

-

Откройте окно командной строки с повышенными привилегиями. Для этого нажмите кнопку Пуск, введите CMD, щелкните правой кнопкой мыши Cmd.exe, а затем выберите команду Запуск от имени администратора.

-

Введите следующую команду в командной строке с повышенными привилегиями и нажмите клавишу ВВОД:

Powershell

-

Введите следующую команду в командной строке Powershell:

Get-WmiObject -Class Win32_DiskDrive | Format-Table Name,Model, MediaType

Этот скрипт вернет выходные данные следующего вида:

|

Name |

Model |

MediaType |

|---|---|---|

|

\.PHYSICALDRIVE0 |

ST31000528AS |

Fixed hard disk media |

|

\.PHYSICALDRIVE3 |

WD Ext HDD 1021 USB Device |

External hard disk media |

|

\.PHYSICALDRIVE4 |

Corsair Voyager 3.0 USB Device |

Removable Media |

Если поле MediaType имеет значение «Removable Media» или «External hard disk media,» тогда проблема, описанная в статье, будет затрагивать данную конфигурацию.

Решение

Клиентам, которые хотят сохранить разрешения для дисков на уровне операционной системы для дополнительных дисков, помеченных в качестве съемных, рекомендуется выполнить один из следующих шагов для усиления защиты:

-

Включите Microsoft Bitlocker (рекомендуется).

-

Включите элементы управления для доступа на чтение и запись для съемных устройств и носителей.

Включите элементы управления для доступа на чтение и запись для съемных устройств и носителей

Чтобы включить элементы управления для доступа на чтение и запись для съемных устройств и носителей, выполните следующие шаги.

-

Нажмите клавиши Windows и R, чтобы открыть меню Выполнить.

-

Введите команду MMC.exe и нажмите клавишу ВВОД.

-

В меню Файл выберите команду Добавить или удалить оснастку (CTRL+M) и щелкните элемент Редактор объектов групповой политики. Нажмите кнопку ОК.

-

Нажмите кнопку Обзор, затем щелкните вкладку Пользователи и двойным щелчком разверните элемент Пользователи, не имеющие прав Администратора.

-

Нажмите кнопку Готово, а затем кнопку ОК.

-

В области навигации последовательно откройте следующие узлы: Политика для локального компьютера и пользователей, не являющихся администраторами, Конфигурация пользователя, Административные шаблоны, Система, а затем щелкните элемент Доступ к съемным запоминающим устройствам.

-

Дважды щелкните Съемные запоминающие устройства всех классов: запретить любой доступ, затем щелкните, чтобы выбрать параметр Включено.

-

Нажмите кнопку Применить, а затем — ОК.

Если вам не удалось выполнить следующие шаги для усиления защиты, рекомендуется не хранить важные сведения на дисках и устройствах, которые затрагивает эта проблема. К примеру, не храните личные данные или сведения для проверки подлинности там, где обеспечен общий доступ к рабочей станции или архивам файловой системы для других пользователей. За дополнительными сведениями обращайтесь к производителю оборудования контроллеров диска.

Автоматизированные решения Microsoft Fix It доступны для автоматической конфигурации систем, чтобы запретить доступ на чтение и запись съемных устройств.

Если для решения проблемы требуется помощь, перейдите к разделу Помощь в решении проблемы.

Помощь в решении проблемы

Решения Fix it для Windows 7 или Windows 8

Чтобы включить или отключить это решение Fix it, нажмите кнопку Fix it или щелкните ссылку под заголовком Включить или Отключить. В диалоговом окне Загрузка файла нажмите кнопку Выполнить и следуйте инструкциям мастера устранения проблем.

|

Включить |

Отключить |

|---|---|

Решения Fix it для Windows Vista

Чтобы включить или отключить это решение Fix it, нажмите кнопку Fix it или щелкните ссылку под заголовком Включить или Отключить. В диалоговом окне Загрузка файла нажмите кнопку Выполнить и следуйте инструкциям мастера устранения проблем.

|

Включить |

Отключить |

|---|---|

Примечания

-

Эти мастеры могут быть доступны только на английском языке, однако автоматические исправления можно применять в версиях Windows на любых языках.

-

Если файл загружается не с того компьютера, на котором обнаружена проблема, сохраните автоматическое исправление на устройстве флэш-памяти или компакт-диске, а затем запустите его на нужном компьютере.

Часто задаваемые вопросы

-

Почему для ОС Windows существуют различные политики безопасности для различных типов носителей данных?

ОС Windows поддерживает большинство устройств хранения данных: от традиционных несъемных дисков дисков, таких как жесткие диски и твердотельные накопители, до съемных диском, таких как SD-карты и USB-устройства флэш-памяти. Поддержка большинства устройств хранения данных позволяет клиентам использовать ОС Windows в различных сценариях, а также с обширной экосистемой устройств, которые совместимы с ОС Windows. Например, такие устройства пользователей, как камеры, мобильные телефоны и т. д. Windows обеспечивает прекрасные условия работы для всех этих сценариев и устройств в различных средах, в рамках которых осуществляется развертывание ОС Windows: в домашних условиях, на малых предприятиях или на крупных производствах.Чтобы обеспечить для ОС Windows возможность поддержки различных сценариев, необходимо знать ряд требований и приоритетов, которые связаны с каждым отдельным сценарием. К ним относится ряд предположений, касающихся таких характеристик, как возможность удобной работы, безопасность, возможности управления и другие функции. Поэтому возникают различия в плане управления различными категориями устройств хранения данных с точки зрения безопасности. Учитывается множество факторов. К ним относятся такие факторы, как среда, в которой будет использоваться устройство (преимущественно это касается противопоставляемых сред: использование в домашних условиях или на предприятии), а также устройства, вместе с которыми будет использоваться данное устройство. К ним относятся устройства под управлением операционных систем, отличных от Windows.

-

Что явилось причиной проблемы?

Основное различие политики безопасности обусловлено типом устройства: традиционные несъемные диски или съемные устройства.По умолчанию доступ к данным, которые хранятся на традиционном жестком диске, ограничен системными списками управления доступом (ACL), которые требуют повышенных разрешений администратора. Это обеспечивает соответствующий уровень безопасности для различных сред. Эти списки доступны для однопользовательских и многопользовательских систем. В большинстве компьютеров жесткий диск используется для размещения важных данных, например таких, как операционная система, и для получения доступа к этим данным в соответствии со списками управления доступом (ACL) требуются учетные записи администратора с повышенными правами. Windows предоставляет различные средства управления, чтобы гарантировать четкое соблюдение этой политики при необходимости. такие средства включают Bitlocker, политику группы и дополнительные списки управления доступом (ACL). Пользователи, не являющиеся администраторами не могут запускать средства на уровне системного тома, например, форматирование, а также получить прямой доступ с возможностью блокирования к содержимому файловой системы.

Съемные носители наоборот разработаны для того, чтобы использоваться с различными устройствами. К ним относятся электронные устройства клиента и устройства, которые не используют операционную систему Windows, например, камеры и мобильные телефоны. По умолчанию доступ к данным, которые хранятся на съемных носителях, не требует повышенных разрешений администратора. Эти устройства обычно связаны с электронными устройствами клиента. Необходимо убедиться, что данные на это устройстве легкодоступны и ими легко управлять. Например, если файловая система на съемном устройстве оказывается поврежденной, любой пользователь может выполнить команду chkdsk и попытаться исправить повреждения. В условиях, когда важна дополнительная безопасность, клиенты могут применить дополнительные элементы контроля, которые ограничат доступ к съемному носителю или потребуют шифрования всего съемного устройства. Это ограничивает использование съемного устройства в рамках требований безопасности.

-

Как определить, является ли моя конфигурация уязвимой?

Пользователи могут определить, используются ли съемные устройства в их среде, с помощью значка быстрого доступа «Безопасное извлечение устройства» в области уведомлений рабочего стола. Если устройство указано в этом меню, это означает, что оно отмечено в качестве съемного.Пользователи также могут получить доступ к списку съемных устройств на панели управления. Например, откройте Все компоненты панели управления, откройте Устройства и принтеры, затем щелкните вкладку Устройства.

Дополнительные сведения об использовании Windows PowerShell для определения уязвимости конфигурации см. в разделе «Как узнать, затрагивает ли эта проблема вашу систему».

-

Какие операционные системы Windows будут затронуты в рамках основной конфигурации?

Windows Vista, Windows 7 и Windows 8, использующие параметры по умолчанию, являются уязвимыми. -

Какой потенциальный риск может возникнуть при применении разрешения доступа на чтение и запись для съемного диска с помощью политики группы?

Ограничение доступа к съемным устройствам хранения данных с помощью групповой политики может вызвать сбой некоторых приложений или потребовать повышенных разрешений. Например, ПО для архивации может не осуществлять архивацию данных на съемных диск или с него. Точно так же выполнение любой команды для форматирования диска или его проверки (chkdsk) потребует разрешений администратора. Это может привести к сбоям в управлении программным обеспечением в режиме ограниченного запуска. -

Какой потенциальные риск существует при использовании Bitlocker?

Bitlocker является рекомендованным решением для обеспечения безопасности данных на съемных устройствах. Использование Bitlocker может вызвать незначительное снижение производительности в том случае, когда производится шифрования и восстановление данных. -

Каким образом злоумышленник может использовать данную уязвимость?

Злоумышленник, не обладающий правами администратора, может производить чтение или запись на съемное устройства вне зависимости от того, является ли администратором. злоумышленник получит доступ на чтение и запись данных на устройстве или в файловой системе. Это может привести к раскрытию сведений.

Благодарность

Корпорация Майкрософт благодарит следующих людей за помощь в защите клиентов:

-

Георгия Георгиевича Валькова (George Georgiev Valkov) за совместную работу по этому вопросу.

Главная » Уроки и статьи » Железо

В некоторых случаях запрет на подключение флешки и телефона – вопрос безопасности. Не всем известно, что ограничить использование накопителей можно даже без помощи сторонних утилит. Более того, такой вариант имеет свои преимущества. Здесь будет рассмотрено, как запретить использование съемных накопителей в Windows 10 различными способами.

Основные методы

Следует сразу отметить, что все перечисленное обратимо. Т. е. вы можете в любой момент вернуть параметры и политики в исходное состояние, тем самым сняв ограничение запрета флешек и других съемных носителей. При этом для неопытных пользователей убрать установленный запрет будет тяжело.

Локальная групповая политика

Данный вариант считается предпочтительным, т. к. он куда более безопасен, чем работа с реестром, и не требует серьезных временных затрат. Вдобавок, этот способ проще в освоении, что полезно для новичков. Однако у него есть существенный недостаток: редактор недоступен при наличии редакции Home.

Если вы не знаете, какая у вас редакция, то просто зайдите в параметры ОС (можно открыть, одновременно зажав клавиши Win и I) в самый первый раздел. Во вкладке «О системе» можно увидеть основную информацию. Редакция указана в строке «Выпуск»:

Итак, перейдем к самому способу. Для начала нужно открыть утилиту, отвечающую за политики. Делается это в несколько простых шагов:

- Следует зажать клавиши Win и R.

- В единственную строку необходимо написать «gpedit.msc».

- Далее остается лишь кликнуть по кнопке «OK» или нажать на Enter.

Дальнейшие действия зависят от того, хотите ли вы заблокировать доступ всем пользователям или только текущему. В первом случае перейдите в раздел, именуемый «Конфигурация компьютера». Во втором нужно напротив выбрать пользователя. Последующий путь одинаковый:

В правой части окна потребуется найти следующие политики:

Их можно активировать. Для этого дважды нажмите на пункт ЛКМ. Откроется большое окно, в верхнем левом углу которого нужно поставить «Включено».

После этого обязательно нажмите на «OK», чтобы сохранить изменения.

Важно также отметить, что достаточно будет включить одну из политик по своему усмотрению. Например, та, что отвечает за чтение, ответственна и за другие действия: она не позволяет открывать приложения с накопителей.

Увидеть изменения можно без перезагрузки ПК. Несмотря на это, если съемный накопитель уже подключен, то ограничения на него действовать не будут: нужно подключить его повторно, чтобы проверить результат.

Реестр

Такой вариант подходит для любых редакций, но он сложнее. Категорически не рекомендуется изменять и удалять какие-либо параметры/разделы, если этого не указано в инструкции! В противном случае операционная система может работать некорректно. Заключается процедура в следующем:

- Следует открыть редактор. Для экономии времени рекомендуется просто ввести название утилиты в поиск на панели задач.

- Как и в предыдущем случае, нужно определиться, хотите вы ограничить использование для одного конкретного аккаунта (тот, что активен на данный момент) или всех. Первый подчеркнутый раздел – для этой учетной записи, а второй – для всех пользователей.

- Далее путь будет идентичным:

- Нужно создать папку. Для этого кликните по свободному пространству ПКМ и в контекстном меню выберите «Раздел». Назвать его нужно следующим образом:

- Потом понадобится еще одна папка. В этот раз она будет называться «{53f5630d-b6bf-11d0-94f2-00a0c91efb8b}» (без кавычек).

- В указанном подразделе остается лишь создать и включить параметры. Фактически, это будут все те же политики, о которых упоминалось ранее. Нажмите ПКМ и в меню выберите DWORD (независимо от битности вашей системы). Назовите все параметры, как указано на изображении ниже, и в строке «Значение» поставьте 1.

Аналогично предыдущему методу, перезагрузка не потребуется: изменения вступят в силу сразу же.

Как запретить использование телефона, плеера и камеры

Перечисленные варианты работают только в том случае, если речь идет о флешках или дисках. Для андроид, например, они не подходят. Вся проблема в том, что съемные накопители имеют разные протоколы. Указанные политики никак не воздействуют на PTP и MTP. Запрет в данном случае устанавливается также. Если вы предпочитаете первый способ, то в той же директории найдите и активируйте следующие пункты:

В реестре все заметно сложнее, т. к. для установки ограничения потребуется создать целых три подраздела с параметрами (названия и значения последних не меняются; используются только Read и Write):

Дополнительный способ решения проблемы

Вы также можете сделать так, чтобы любые USB-накопители попросту не отображались. Сделать это можно при помощи реестра. Перейдите по следующему адресу:

Откройте настройки указанного параметры, дважды кликнув по нему ЛКМ. Измените значение на 4.

В отличие от предыдущих способов, после окончания процедуры рекомендуется перезагрузить ПК.

Подводя итоги, запретить использование флешки в Windows 10 можно довольно просто: при желании с этим справиться каждый. Разумеется, вы также можете прибегнуть и к использованию специальных сторонних программ, однако такой способ имеет определенные «но». Например, подобные утилиты нередко содержат вредоносное ПО. Поэтому большинство все же отдает предпочтение встроенным средствам.

Понравилось? Поделись с друзьями!

Дата: 28.02.2022

Автор/Переводчик: Wolf

Для предотвращения утечки данных с компьютера мы рекомендуем запретить (частично или полностью) доступ к USB-накопителям. Мы предлагаем продукты, способные решить эту задачу: Rohos Logon Key и StaffCounter DLP.

Наше программное обеспечение — это надёжный инструмент в обеспечении вашей информационной безопасности. Они содержат общий модуль — DLP (Data Leak Prevention) manager.

StaffCounter DLP для Windows

Эта утилита является частью сервиса Staffcounter.net, системы мониторинга и аналитики работы ваших сотрудников в офисе. Но кроме функций слежения программа способна защитить компьютер от нежелательных (предумышленных или халатных) действий пользователя. Основные функции программы:

- Запрет на подключение Bluetooth устройств;

- Конфигурируемый запрет на использование съемных USB-накопителей;

- Запрет подключения накопителей по MTP-протоколу: телефонов, камер, съемных дисков;

- Запрет записи на CD/DVD накопители;

- Запрет изменения конфигурации или удаления данной программы другими пользователями;

- Контролируемый запрет отправки файлов на внешние ресурсы;

- Запрет доступа ко внешним папкам и ресурсам в локальном сети;

- Запрет загрузки и запуска приложений из Интернета и внешних устройств.

Как включить функции защиты

После регистрации в сервисе и установки агента StaffСounter зайдите в Основные настройки и прокрутите страницу вниз до раздела DLP.

Настройка конфигурации:

Отключение доступа к Bluetooth-устройствам

Нужно включить пункт Запретить отправку файлов по Bluetooth.

Теперь передача данных на устройства Bluetooth и обратно будет невозможна.

Настраиваемое ограничение доступа к Flash-накопителям

Включите пункт Контроль доступа к съёмным устройствам по правилу. Далее переходим к полю Правила.

Здесь мы создаем правила доступа к USB накопителям, исходя из их серийного номера, VID и PID. Для того чтобы узнать серийный номер, VID и PID накопителя, установите программу ChipGenius.

Получив информацию о серийном номере, VID и PID, мы можем запретить запись информации на нашу флешку или съемный диск.

Для этого необходимо написать следующее правило:

0xVID:0xPID:SN=

или

*:*:SN=

знак «*» в данном случае означает любой VID и PID; это можно сделать для экономии времени, так как серийный номер достаточно уникален, а VID и PID часто одинаковы. Пустота после = означает, что для данного накопителя на этом компьютере неприменимы никакие действия со стороны пользователя — ни чтение, ни запись, ни форматирование.

Если нужно наоборот, разрешить чтение и запись только на один накопитель, то следует установить такое правило:

*:*:SN=rw

Если следует запретить только запись на накопитель, то пишем

*:*:SN=r

Внимание: с параметром «r» невозможна только запись новых данных, а удаление старых и форматирование возможны, так что будьте осторожны!

Команда, касающаяся всех остальных накопителей, должна идти последней в списке.

*:*:*= // означает для всех остальных все запрещено.

*:*:*=r // означает для всех остальных разрешено только чтение.

*:*:*=rw // означает для всех остальных — без ограничений.

Пример работы программы: Попытка записать данные на USB носитель

Запрет на подключение накопителей по MTP-протоколу

Включите галочку Запретить доступ к смартфонам и камерам по USB.

Функция не позволяет пользователям переписывать данные на телефоны, камеры, плееры, и другие устройства, подключаемые через USB порт. Устройства недоступны для чтения и записи.

Запрет записи на CD/DVD накопители

Включите пункт Запретить запись на CD / DVD.

Программа запрещает запись на CD и DVD непосредственно из проводника, а также через различные программы прожига.

Пример работы программы: Попытка перенести на DVD диск данные методом drug-and-drop

Пример работы программы: Попытка скопировать данные на DVD диск

Контролируемый запрет отправки файлов на внешние ресурсы

Включите пункт Контроль отправки файлов на внешние ресурсы по правилу.

В поле Правила вы можете ввести один из трёх (либо несколько сразу через точку с запятой без пробелов) поддерживаемых нашей системой браузеров: Google Chrome (chrome), Internet Explorer/Edge (iexplore), Mozilla Firefox (firefox). Отправка на внешние ресурсы через выбранные браузеры будет запрещена.

Запрет доступа к папкам в локальной сети

Включите пункт Запретить доступ к общим папкам.

Теперь запись файлов и папок на ресурсы локальной сети (в том числе и по FTP) будет запрещена. Чтение файлов по-прежнему остаётся доступным.

Запрет загрузки и запуска приложений из Интернета и внешних устройств

Включите пункт Запретить загрузку приложений из Интернета. Этот модуль запретит скачивание приложений из Интернет, разархивирование исполняемых файлов, а также установку новых программ. Кроме этого будет запрещено несанкционированное удаление агента StaffCounter DLP из операционной системы. В случае необходимости деинсталляции нашего продукта вам нужно будет сначала отключить этот параметр.

Стоит отметить, что отключить функции защиты и внести изменения по умолчанию может только тот пользователь, который имеет доступ к Панели Управления на StaffCounter. Другие юзеры (даже с правами администратора) не имеют полномочий менять конфигурацию модуля.

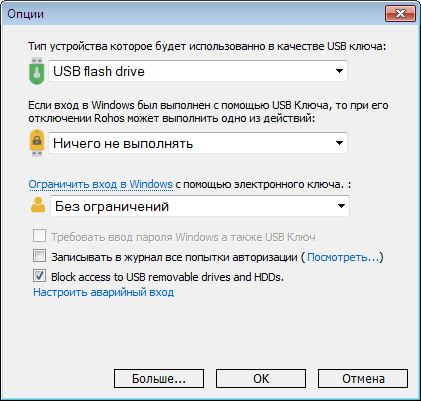

Rohos Logon Key 3.3

Второй наш продукт, который использует модуль DLP, правда в качестве вспомогательного элемента, хотя его функциональность никак не урезана. Программа изначально предназначена для создания и использования аппаратных ключей, для доступа к учетной записи Windows, в дополнение или вместо обычных логина и пароля. Функция блокировки внешних USB-накопителей добавлена для предотвращения случайной порчи настроенных ключей, сделанных из Flash-накопителей.

Для блокировки доступа к всем внешним накопителям следует открыть опции программы и установить галочку Block Access to USB removable drives and HDDs.

Для применения следует нажать OK. Но если вы хотите создать особые правила для различных накопителей, в рабочей папке программы Rohos найдите файл конфигурации dlpcfg.ini и отредактируйте его. После этого включите опцию Block access to USB removable drives and HDDs в свойствах программы Rohos Logon Key. Если она уже была включена, для перезапуска драйвера выключите ее, нажмите OK, затем снова откройте опции, включите и снова нажмите OK.

Стоит обратить внимание на некоторые особенности модуля:

- Перед деинсталляцией программы Rohos Logon Key и StaffCounter следует отключить защиту, в противном случае в удалении программы будет отказано.

- Перед установкой на Windows 7 и Windows 2008 следует установить последние обновления безопасности от Microsoft, а именно патч безопасности Microsoft Security Advisory.

Надеемся, новые возможности наших программ будут вам полезны!

Контроль устройств подключенных к компьютеру — Как заблокировать флешки Windows 10

Смартфоны, флешки, SD-карты и даже фотоаппараты. Эти устройства объединяет то, что их можно легко подключить к компьютеру и скопировать на них конфиденциальную информацию. Они компактны, подключаются обычным USB шнурком. Если фотоаппараты и флешки надо специально с собой брать, то смартфон обычно всегда с собой.

В данной статье мы будем говорить о способах заблокировать несанкционированное подключение таких съемных носителей информации, а значит и о том, как защитить вашу конфиденциальную информацию.

Рассмотрим следующие способы контроля устройств:

- Ограничение доступа к USB портам

- Отключение USB портов через настройки BIOS

- Включение и отключение USB-накопителей с помощью редактора реестра

- Отключение USB портов в диспетчере устройств

- Запрет доступа к накопителям через групповую политику

- Ограничение доступа к USB средствами антивирусов

- Использование специальных программ контроля устройств

Если брать полный список способов, через которые может быть похищена коммерческая тайна предприятия, то это:

- облачные хранилища, электронная почта, соц сети и мессенджеры

- подключаемые носители информации (в том числе USB накопители, телефоны, DVD-ROM)

- печать документов на принтер

- физическая кража оборудования (стационарных дисков компьютера или его целиком)

Каждому из данных каналов утечки конфиденциальной информации мы посвятим отдельную статью.

Итак, подключаемые носители информации.

Традиционно, есть два подхода к решению вопроса:

- можно блокировать использование сотрудниками не нужных для работы устройств и носителей информации. Это сокращает количество вариантов как унести с рабочего компьютера информацию, а в большинстве случаев, заставляет работника и вовсе отказаться от этой идеи.

- если использование внешних накопителей необходимо для работы сотрудника, то нужно контролировать все, что он копирует и своевременно обнаруживать потенциальные утечки информации.

Вариант с блокировкой менее трудозатратный, однако, применяемые средства не должны причинять вред производственному процессу, то есть, не тормозить работу компьютера и сети, не нарушать движение информации в компании, сохранять работоспособность мышки, клавиатуры, сканеров и принтеров, веб-камеры.

Дополнительные задачи, которые при этом появляются:

- как разрешать подключать определенные накопители, а остальные блокировать (например, чтобы обычные сотрудники не могли использовать флешки на компьютере, а сотрудника IT отдела мог подключить свою флешку к любому компьютеру)

- или определённые устройства не блокировать, а ограничивать доступ к файлам на них. Например: сделать флешку доступной в режиме “только для чтения”.

В таблице приведены основные способы решения задачи с оценкой положительных и отрицательных сторон.

| Решение | Плюсы | Минусы |

|---|---|---|

| Отключить устройства (в том числе USB-порты) физически на компьютерах | Решает вопрос | Неудобно. Многие нужные устройства не будут работать |

| Отключить ненужные устройства в Диспетчере Устройств, через реестр или в BIOS | Решает вопрос адресно | Имеются ограничения. Пользователь с правами администратора может включить их обратно. Хлопотно, неудобно |

| Ограничить через политики Active Directory | Можно достаточно гибко настраивать и делать это централизованно | Надо иметь Active Directory (его может не быть в компаниях с небольшим компьютерным парком) и потребуется привлечение ИТ специалиста для настройки (неудобно в крупных компаниях, где есть отдельно отдел информационной безопасности — постановщик задачи на ограничение устройств и отдельно ИТ отдел). Нет возможности задать список разрешенных устройств по серийным номерам. |

| Ограничение средствами антивирусов | Корпоративные версии ряда антивирусов имеют такую возможность | Такие версии редко используются в небольших компаниях. Потребуется привлечение ИТ специалиста. Не у всех антивирусов можно задать права «только чтение» для накопителей. Нет возможности задать список разрешенных устройств по серийным номерам. |

| Использование специальных программ | В зависимости от выбранной программы, гибкость в настройках блокировок устройств + решение смежных вопросов по ограничению доступа к файлам | Потребуется приобретение лицензии на такие программы |

Теперь разберем способы подробнее:

Ограничение доступа к USB портам

Отключить устройства (в том числе USB-порты) физически на компьютерах.

Плюсы:

- решает проблему блокирования портов;

Минусы:

- произойдет полное отключение портов, что не даст использовать нужные для работы USB устройства (веб камеру, например или USB принтер).

- если отключать порты физически, то придется разбирать системный блок.

Отключить через настройки BIOS или системы. В том числе:

- Отключение USB портов через настройки BIOS

- Включение и отключение USB-накопителей с помощью редактора реестра

- Отключение USB портов в диспетчере устройств

Отключение USB портов через настройки BIOS

Сработает надежно, но это самый неудобный из программных способов. Кроме того, он отключит в том числе и нужные для работы USB устройства. Подойдет если компьютеров всего пара штук, менять настройки не потребуется и USB устройства никогда не потребуются.

Технически делается так: зайти в BIOS, отключить все пункты, связанные с контроллером USB (например, USB Controller или Legacy USB Support), сохранить изменения.

Отключение USB накопителей через редактор реестра.

Удобнее предыдущего способа тем, что можно отключить USB накопители, но при этом оставить включенными принтеры, сканеры, мышки и т.д.

Минусы:

- срабатывает не всегда (при подключении новой флешки для нее будет переустановлен драйвер и блокировка не сработает).

- Пользователь с правами администратора легко включит устройство обратно

- Нельзя адресно разрешить подключение определенных носителей.

Техническая реализация способа:

- Зайти в редактор реестра (regedit.exe)

- В нем перейти на ветку HKEY_LOCAL_MACHINE SYSTEM CurrentControlSet Services USBSTOR

- Для ключа реестра «Start» задайте значение «4», чтобы заблокировать доступ к USB накопителям. Чтобы разрешить обратно, измените значение снова на «3».

Отключение USB портов в диспетчере устройств

Также, срабатывает не всегда. Может не примениться для новых подключенных устройств. Пользователь с правами администратора легко включит обратно.

Минусы:

- блокировка порта не сработает на новое подключенное устройство, т.е придется постоянно за этим следить, заходить с правами администратора в систему и отключать устройство в Диспетчере;

- пользователь с правами администратора может обратно включить устройства;

- нет возможности задания прав на устройство, только отключение.

- подойдет только для администрирования пары компьютеров, т.к. нет автоматизации;

Запрет доступа к съемным носителям через групповую политику (Active Directory)

Это решение поможет ограничить пользователю возможность использования флешек, при этом не задев полезных USB-устройств.

Плюсы:

- можно запретить разом подключение всех флешек;

- гибкая настройка подключенных устройств к портам: оставить только чтение флешек, возможность редактировать и т.д.

- обеспечивает возможность централизованного администрирования и управления ресурсами системы;

- централизованное управление правами доступа к информации на основе функциональных групп и уровней доступа.

Минусы:

- потребуется помощь специалиста или администратора для настройки, который не всегда есть в штате компании;

- не во всех компаниях применяется Active Directory;

- не получится блокировать-разрешать конкретные usb накопители по серийным номерам.

Ограничение доступа к USB накопителям средствами антивирусов

Этот метод подходит не для всех антивирусных программ (не все имеют такие функции).

Плюсы:

- В корпоративных версиях антивирусов такая возможность может уже быть в комплекте;

- Как правило есть дистанционное централизованное управление

Минусы:

- в маленьких компаниях редко используют дорогие корпоративные версии антивирусов;

- не во всех антивирусах есть возможность ограничения устройств (смотрите в настройках используемого у вас решения);

- требуется привлечение ИТ-специалиста;

- вы будете привязаны к определенной антивирусной программе и будет не так просто ее сменить, если в этом возникнет необходимость. А лицензию на антивирус надо продлять каждый год.

Кроме того, не во всех антивирусах можно реализовать метод, когда надо не просто отключить устройство, а заблокировать определенные устройства по серийным номерам. Либо, когда не надо отключать, например, флешку, а оставить ее в режиме “только для чтения”.

Также, ни один из перечисленных способов не решает задачу, когда нельзя отключать устройства (нужны для работы), но необходимо знать, что на них копируется, чтобы не допустить утечки важной корпоративной информации.

Использование специальных программ для блокировки флешек

Применение этих программ разнообразно: от контроля устройств, до контроля за всеми манипуляциями с компьютером.

Плюсы:

- Гибкая настройка блокировки устройств (как всех накопителей, так и адресная блокировка),

- Разграничение доступа к файлам на устройстве (режим «только чтение»).

- Контроль файлов, копируемых на устройства.

Минусы:

- Требуется приобретение лицензии для работы программы

Пример специализированной программы — LanAgent.

LanAgent – это программа для контроля и блокировки внешних накопителей (в том числе, флешек, телефонов, карт-ридеров и т.д.). В ней настройка правил работы с устройствами происходит дистанционно и централизованно.

Для контроля подключаемых устройств она:

- Мониторит подключения и отключения носителей информации;li>

- Производит теневое копирование файлов, копируемых на USB-носители или редактируемых в них;

- Блокирует подключения USB-носителей, CD/DVD ROM;

- Можно настроить список разрешенных USB накопителей. С ними на компьютере можно будет работать, а остальные будут блокироваться

- Позволяет применять различные режимы работы с usb флешками: заблокировать, разрешить только чтение, полный доступ.

Из дополнительных возможностей LanAgent:

- Перехватывает отправленные на печать документы;

- Запоминание нажатия клавиш на клавиатуре;

- Снятие скриншотов экрана;

- Мониторинг запуска и завершения программ;

- Перехват сообщений мессенджеров (Skype, Viber, Telegram, …), переписки в соц. сетях, отправленных на печать документов, поисковых запросов, Web-почты;

- Мониторинг посещенных сайтов, файловой системы;

- Контроль включения и выключения компьютера;

- Перехват содержимого буфера обмена;

- Установка и удаление программ;

- Логирование работы с общими ресурсами компьютера;

- Контроль изменения комплектующих компьютера;

- Запись видео, звука и выполнение снимков с веб-камер;

- Онлайн просмотр изображения с веб-камер;

- Активное оповещение о нарушениях заданных политик безопасности;

- Планировщик отчетов и отправка отчетов на e-mail;

Ниже приведены два реальных случая использования программы LanAgent для контроля подключаемых устройств.

В юридической организации использовался ряд флешек, которые надо было занести в реестр, чтобы они получили полный доступ к функциям, а остальным флешкам запретить возможность подключаться к компьютеру, т.е. чтобы пользователь не мог “видеть” и иметь возможности переносить данные. Вопрос был решён функционалом программы LanAgent.

В проектно — строительной компании нельзя было без нарушения бизнес-процесса блокировать внешние устройства, но, с целью предотвращения утечки проектной информации, нужно было сообщать о копировании большого количества файлов. Системный администратор получил уведомление от программы LanAgent о нетипичном поведении одного из сотрудников и проверив, что именно копируется с его компьютера обнаружил попытку унести чертежи, сметы и другую ДСП документацию за последние 3 года. Как выяснилось, сотрудник готовился к увольнению и решил прихватить с собой наработки компании.

Таким образом была предотвращена утечка важной для компании информации.

Для подобной ситуации у LanAgent есть ряд возможностей:

- Оповещение администратора системы при подключении устройства к компьютеру;

- Контроль размера файла и общего размера скопированного файла;

- Кроме того программа может уведомлять, когда копирование происходит в нерабочее время.

Выводы:

- В зависимости от задачи, стоящей перед Вами, можно найти бесплатные способы для блокировки носителей информации. Они имеют свои ограничения и не всегда удобны в использовании.

- Больший набор возможностей и удобное дистанционное и централизованное управление дают платные решения.

- В пользу применения для этой задачи программы LanAgent говорит то, что лицензия на LanAgent бессрочная. Т.е. это однократная оплата и дальше программу можно использовать без ограничений по времени.

Программа блокировки флешек

попробовать бесплатно 15-дневную ознакомительную версию