В данной статье мы изучим принцип работы встроенных утилит Windows для диагностики локальной сети: ipconfig, ping, tracert, pathping, arp, nslookup. Это минимальный набор сетевых утилит командной строки Windows, с которыми должен уметь работать сетевой инженер.

Посмотрим, как на практике можно использовать данные утилиты.

Содержание

- Команда ipconfig

- Команда ping

- Команда tracert

- Команда pathping

- Утилита arp

- Утилита nslookup

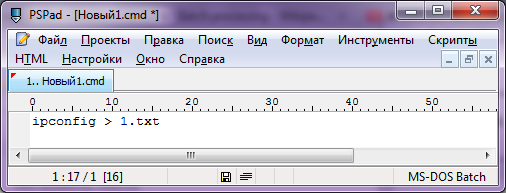

Команда ipconfig

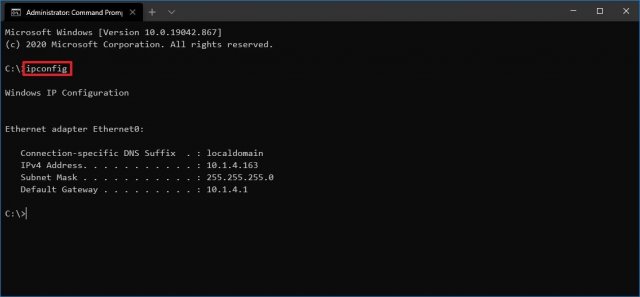

Начнем с команды ipconfig. Данная команда используется для просмотра текущих настроек сетевых адаптеров.

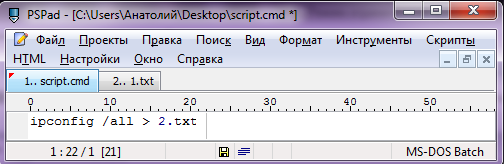

С помощью команды ipconfig мы можем увидеть основные сетевые параметры для всех существующих сетевых адаптеров как физических, так и виртуальных. Для просмотра более детальной информации запустим данную команду с ключом /all:

- ipconfig /all

Как мы видим, добавились пункты:

- Срок аренды;

- DHCP и DNS серверы;

- Включен NetBios или нет;

- MAC-адрес.

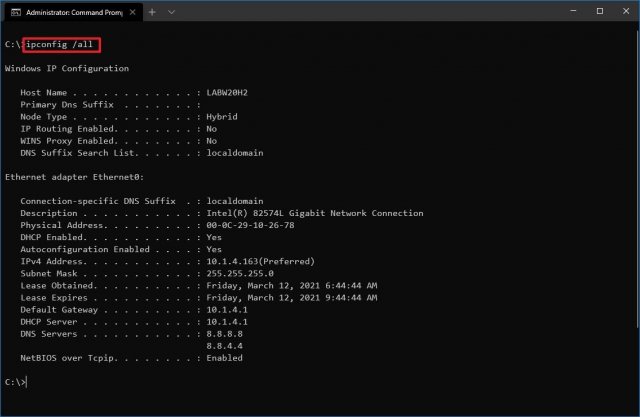

Чтобы выполнить сброс адреса, запустим команду:

- ipconfig /release

Часто, данную команду игнорируют, перед тем как выполнить обновление аренды адреса, что неправильно. Сначала необходимо выполнить сброс.

Чтобы выполнить обновление аренды сетевых значений, используют команду ipconfig с ключом /renew:

- ipconfig /renew

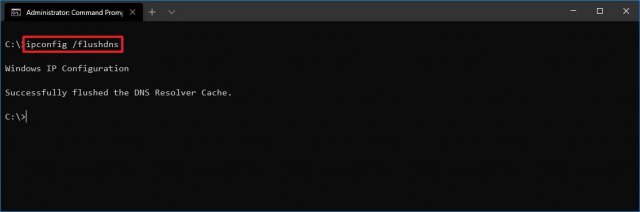

Чтобы очистить кэш DNS, необходимо запустить команду ipconfig с ключом /flushdns. Это может пригодиться в случаи, когда мы обращались к сайту, который был недоступен из-за несоответствия ip-адреса и имени DNS. Через некоторое время ошибка исчезла, но информация об этом сохранилась локально в кэше DNS. Поэтому его необходимо удалить:

- ipconfig /flushdns

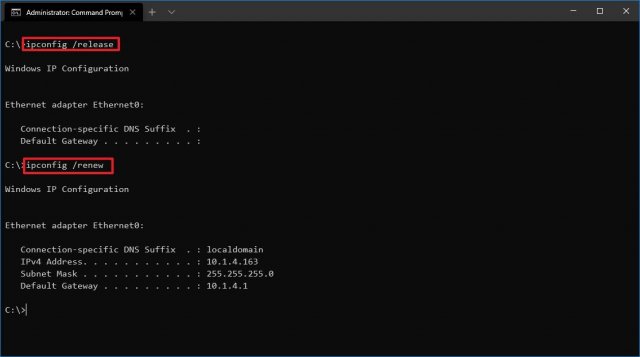

Команда ping

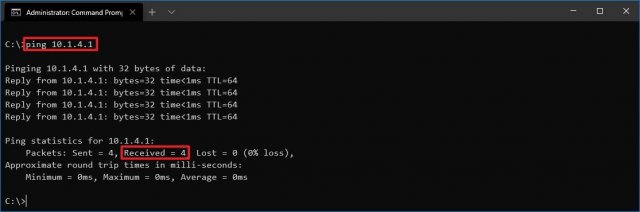

Команда ping выполняет эхо-запросы, т.е. проверяет связь до заданного узла. Покажем принцип работы данной команды в следующем примере:

- ping 8.8.8.8

Видим, что прошло четыре пакета до адреса 8.8.8.8. По умолчанию ОС Windows отправляет именно четыре пакета. Мы можем изменить это число при помощи ключа -n [число пакетов]:

- ping 8.8.8.8 -n 7

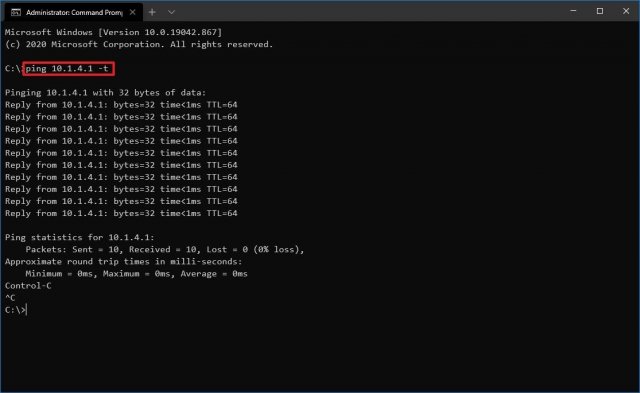

Ключ -t позволяет отправлять неограниченное количество эхо-запросов, пока мы сами не остановим его сочетанием клавиш Ctrl+C или закрытием терминала.

А также мы можем указать длину пакета (в байтах) при помощи ключа -l [значение]:

- ping 8.8.8.8 -l 62

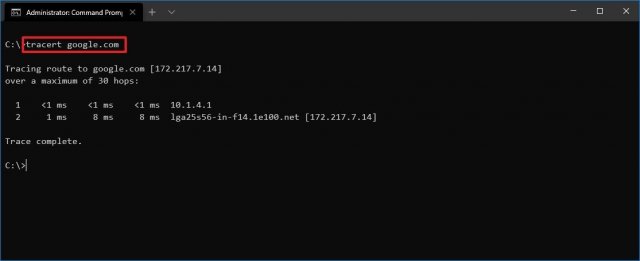

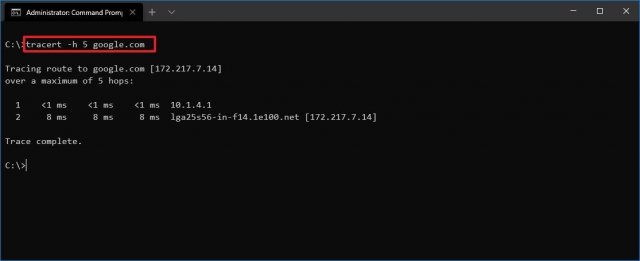

Команда tracert

Команда tracert, еще ее называют утилитой трассировки. Команда tracert показывает все узлы на пути до заданного конкретного узла и получилось ли с ними установить связь. Покажем на примере, выполнив трассировку до узла 8.8.8.8:

- tracert 8.8.8.8

Команда pathping

Утилита pathping является аналогом tracert, но главным ее отличием является то, что связь с узлами проверяется на протяжении продолжительного промежутка времени. Это позволяет выявить неисправность там, где tracert не заметит.

- pathping 8.8.8.8

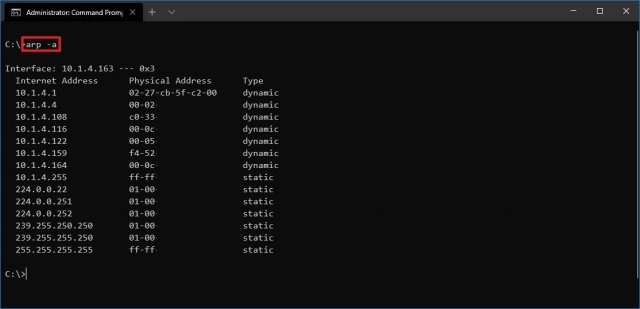

Утилита arp

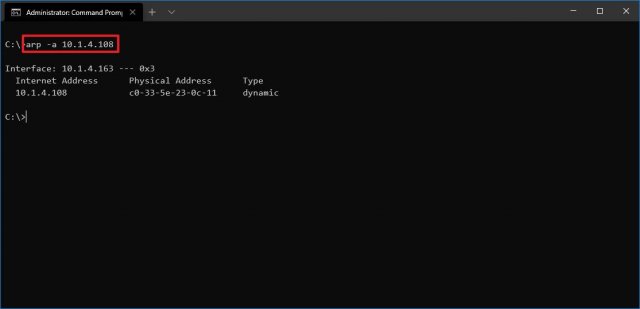

Утилита arp с ключом -a позволяет посмотреть содержимое ARP таблицы. Практические проблемы в ARP таблице встречаются крайне редко, но для общих знаний будет полезно знать данную команду.

- arp -a

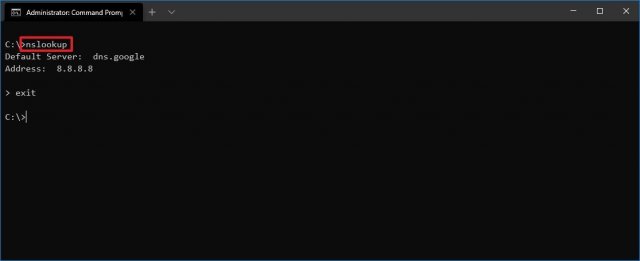

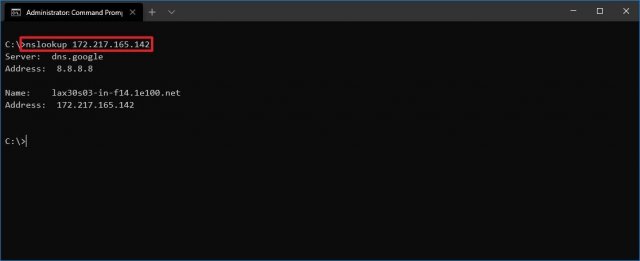

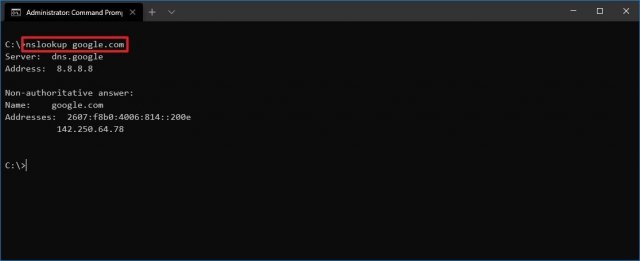

Утилита nslookup

Утилита nslookup служит для диагностики DNS. Выполним команду:

- nslookup smartadm.ru

Мы можем увидеть, что для домена smartadm.ru получен IP-адрес 37.140.192.229. При этом ответ пришел от 8.8.8.8.

Можно модифицировать данную команду, указав нужный нам DNS сервер от которого мы хотим получить запрос:

- nslookup smartadm.ru 1.1.1.1

В приведенных примерах мы просматриваем записи DNS типа A, т.е. соответствие доменного имени и IP-адреса. Давайте рассмотрим пример, как посмотреть запись типа MX для домена smartadm.ru. Сделать это можно следующим образом:

- nslookup;

- set type=mx;

- smartadm.ru

Как видно для домена smartadm.ru MX запись, относится к Яндексу.

Надеюсь, данная статья была вам полезна.

Как и любая другая операционная система, Windows имеет свои собственные основные сетевые утилиты командной строки, которые широко используются для устранения неполадок и сбора информации. Этими сетевыми утилитами для Windows являются Ping, Tracert, IPConfig, и т.п., которые очень полезны и позволяют управлять и контролировать сетевые подключения без установки дополнительного программного обеспечения. Для тех, кто не в курсе таких инструментов, или не ясно, о том, как работать с этими инструментами, давайте обсудим, что эти сетевые утилиты для Windows могут делать.

Ping

Ping — это команда, использующаяся для проверки того, может ли исходный компьютер достичь указанного целевого компьютера. Как правило, Ping посылает пакеты ICMP запроса к удаленному хосту (компьютеру в сети), и, если удаленный адрес назначения отправляет ответ, то он считается активным (находиться в сети в данный момент). Кроме того, всякий раз, когда Вы «пингуете» хост и получает ответ, Вы можете видеть время, необходимое для того, чтобы пакет дошёл до адресата и вернулся отправителю. Если удаленный хост не доступен или настроен не отвечать на пакеты Ping, то вы будете иметь потери пакетов и получаю ошибки «Превышен интервал ожидания для запроса».

В общем случае команда ping выглядит примерно так:

ping www.google.com

Вы также можете использовать различные флаги, такие как -n, -f или -a для достижения различных результатов.

- -n — Определяет количество эхо-запросов для отправки. По умолчанию 4 запроса.

- -w — Позволяет настроить тайм-аут (в миллисекундах). Умолчанию 1000 (1-й тайм-аут).

- -l — Позволяет настроить размер пакета ping. Размер по умолчанию составляет 32 байта.

- -f — Устанавливает бит не фрагментировать пакет ping. По умолчанию, пакет ping позволяет использование фрагментации.

Также мы можем использовать параметр –t, который будет «пинговать» хост до тех пор, пока мы не остановим его вручную. Помимо URL, вы можете также ввести IP-адрес в качестве пункта назначения.

Tracert

В то время как команда ping используется, если исходный компьютер может добраться до места назначения, то команда Tracert в Windows, используется, чтобы увидеть путь, который проходит пакет от источника к заданной цели. Лучше всего в команде TRACERT является то, что в её выводе перечислены все маршрутизаторы, через которые она проходит, а также показывает время, необходимое для каждого хопа (каждого сетевого узла). Так же, как команда Ping, Tracert может быть использована для устранения неполадок. В общем случае команда Tracert выглядит примерно так:

tracert www.google.com

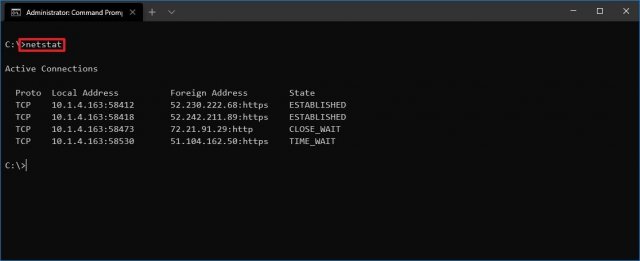

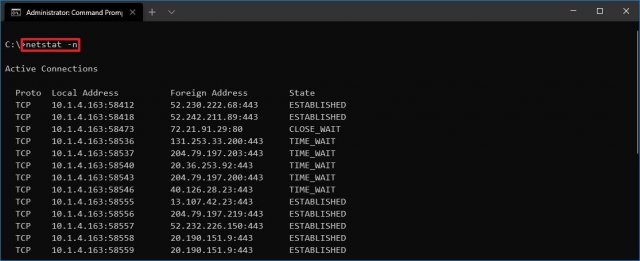

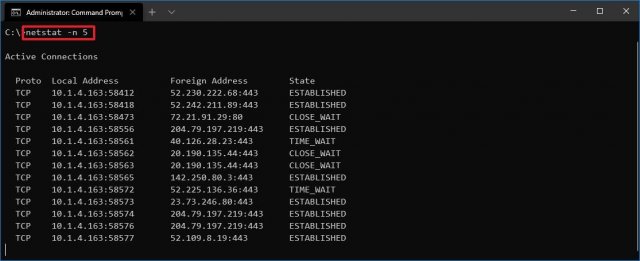

Netstat

Netstat выступает в качестве сетевого статиста, и она может быть использован для отображения всей информации о входящих и исходящих соединений по сети. По умолчанию, команда Netstat показывает Вам простой список всех открытых соединений TCP наряду с IP-адресами источника и назначения. Например, выполнив следующую команду, Вы увидите все активные TCP соединения с компьютера Windows.

netstat –f

IPConfig

Начиная с Windows NT, Microsoft представила новую команду под названием IPConfig, которая предназначена для того, чтобы позволить пользователям управлять и просматривать все сетевые данные компьютера Windows. Ниже приведены некоторые из наиболее часто используемых команд Ipconfig.

ipconfig /all

Команда, использованная выше может быть применена для просмотра сведений о всех сетевых адаптерах, подключенных к компьютеру Windows.

ipconfig /flushdns

Flushdns может использоваться для очистки кэша DNS, который в свою очередь заставляет Windows получить новые записи DNS от провайдера.

ipconfig /release

Команда может быть использована для того, чтобы освободить IP-адреса, используемые конкретными приложениями путем прекращения всех активных соединений TCP/IP.

Хотя есть несколько платных и бесплатных приложений с графическим интерфейсом для утилит командной строки, описанных выше, эти встроенные команды покажут Вам всю основную информацию для устранения неполадок и позволят управлять сетевыми подключениями в Windows PC. Так же в этой статье рассмотрены далеко не все параметры и примеры использования команд. Здесь даны только самые наиболее используемые. Чтобы просмотреть полный список параметров и их описания просто введите имя команды, а через пробел символы «/?». Этот параметр выведет полную справку по используемой команде.

ping /?

tracert /?

netstat /?

Ipconfig /?

На этом Всё. Если у вас есть комментарии, то оставляйте их ниже, а также подписывайтесь на наши новости и оставайтесь с нами.

Главная / Интернет-технологии /

Локальные сети и интернет / Тест 3

Упражнение 1:

Номер 1

Какая группа стандартов IEEE имеет отношение к локальным сетям?

Ответ:

(1) 801

(2) 802

(3) 803

(4) 804

Номер 2

Какая рабочая группа IEEE занимается разработкой стандартов Ethernet-сетей, использующих метод доступа к среде CSMA/CD?

Ответ:

(1) 801.1

(2) 802.3

(3) 803.2

(4) 804.4

Номер 3

Этот стандарт проводных локальных сетей предусматривает пропускную способность сети в 100 Мбит/с, данные передаются с использованием витой пары, распространенное альтернативное название стандарта - Fast Ethernet. О каком стандарте идет речь?

Ответ:

(1) 1000Base-X

(2) 1000Base-LX

(3) 100Base-TX

(4) 1000Base-SX

Упражнение 2:

Номер 1

Какому значению пропускной способности в мегабайтах в секунду соответствует пропускная способность 230 Мбит/c?

Ответ:

(1) 18,5 Мб/c

(2) 20,5 Мб/c

(3) 28,75 Мб/c

(4) 34,5 Мб/c

Номер 2

Какому значению пропускной способности в мегабайтах в секунду соответствует пропускная способность 25 Мбит/c?

Ответ:

(1) 1 Мб/c

(2) 2 Мб/c

(3) 3 Мб/c

(4) 4 Мб/c

Номер 3

Предположим, вам известно, что пропускная способность некоей сети равняется 80 Мбит/с. Какому значению пропускной способности в мегабайтах в секунду соответствует пропускная способность 80 Мбит/c?

Ответ:

(1) 8,5 Мб/c

(2) 9,5 Мб/c

(3) 10,5 Мб/c

(4) 11,5 Мб/c

Упражнение 3:

Номер 1

Домен коллизий в Ethernet-сети это…

Ответ:

(1) любая Ethernet-сеть

(2) сегмент сети, все узлы которого способны распознать коллизию независимо от места в сети, где она произошла

(3) сегмент сети, включающий в себя как минимум 8 узлов

(4) сегмент сети, все узлы которого способны распознать только коллизии, вызванные узлами, расположенными в других сегментах сети

Номер 2

Какая сетевая топология наиболее популярна в настоящее время для построения Ethernet-сетей?

Ответ:

(1) кольцо

(2) шина

(3) звезда

(4) ячеистая топология

Номер 3

CSMA/CD - это

Ответ:

(1) метод коллективного доступа к среде с опознанием несущей и игнорированием коллизии

(2) метод персонального доступа к среде с опознанием несущей и созданием коллизий

(3) метод персонального доступа с опознанием несущей и устранением коллизий

(4) метод коллективного доступа к среде с опознанием несущей и обнаружением коллизий

Упражнение 4:

Номер 1

Как называется устройство, оснащенное несколькими сетевыми портами, служащее для связи в единую сеть нескольких компьютеров?

Ответ:

(1) коммутатор

(2) сетевая карта

(3) модем

(4) рабочая станция

Номер 2

Какое устройство, подключаемое к ПК, отвечает за его сетевое взаимодействие с другими ПК и сетевым оборудованием?

Ответ:

(1) модем

(2) маршрутизатор

(3) сетевая карта

(4) сетевой кабель

Номер 3

Какова максимальная длина сегмента сети в стандарте 100Base-TX?

Ответ:

(1) 200 м

(2) 400 м

(3) 100 м

(4) 10 м

Упражнение 5:

Номер 1

В чем заключается основное различие между UTP и STP-кабелями?

Ответ:

(1) UTP — это экранированная витая пара, STP — неэкранированная

(2) UTP можно применять для создания локальных сетей в помещении, а STP — нельзя

(3) UTP — это неэкранированная витая пара, STP — экранированная

(4) UTP — это кабель на основе оптоволокна, а STP — это кабель на основе медных проводников

Номер 2

Обжатым называют сетевой кабель, который…

Ответ:

(1) сильно сжат при монтаже

(2) имеет установленные (обжатые) разъемы

(3) очищен от изоляции

(4) прижат к стене с помощью крепежных скоб

Номер 3

На каком уровне модели OSI работают такие протоколы, как HTTP, SMTP, FTP?

Ответ:

(1) уровень процессов и приложений

(2) уровень представлений

(3) сеансовый

(4) транспортный

(5) сетевой

Упражнение 6:

Номер 1

На каком уровне модели OSI работают такие протоколы, как TCP и UDP?

Ответ:

(1) уровень процессов и приложений

(2) уровень представлений

(3) сеансовый

(4) транспортный

(5) сетевой

Номер 2

На каком уровне модели OSI работает протокол IP?

Ответ:

(1) уровень процессов и приложений

(2) уровень представлений

(3) сеансовый

(4) транспортный

(5) сетевой

Номер 3

Для чего применяется механизм ICS в системах семейства Windows?

Ответ:

(1) для защиты от компьютерных вирусов

(2) для организации беспроводных сетей

(3) для организации совместного доступа в Интернет

(4) для настройки общих папок в локальной сети.

Упражнение 7:

Номер 1

IP-адрес имеет такой вид (в десятичной записи): 169.234.93.171, маска подсети - такой (в двоичной записи): 11111111.11111111.11111111.11000000. Укажите, каким будет адрес подсети в данном IP-адресе?

Ответ:

(1) 169.234.93.17

(2) 169.234.93.128

(3) 169.234.93.3

(4) 169.255.93.4

Номер 2

IP-адрес имеет такой вид (в десятичной записи): 169.234.93.173, маска подсети - такой (в двоичной записи): 11111111.11111111.11111111.11000000. Укажите, каким будет адрес подсети в данном IP-адресе?

Ответ:

(1) 169.234.93.17

(2) 169.234.93.128

(3) 169.234.93.3

(4) 169.255.93.4

Номер 3

Что такой файрвол (firewall)?

Ответ:

(1) это программа, которая обеспечивает совместный доступ в Интернет

(2) это программа, предназначенная для контроля данных, передаваемых между ПК и сетью

(3) это программа, которая обнаруживает и уничтожает компьютерные вирусы

(4) это вредоносная программа — разновидность компьютерного вируса, поражающего ПК, подключенные к компьютерной сети.

Упражнение 8:

Номер 1

С помощью какой утилиты в ОС семейства Windows можно протестировать сетевое соединение?

Ответ:

(1) Debug

(2) Ping

(3) Dir

(4) Route

Номер 2

Какая утилита предназначена для тестирования сетевых соединений в ОС семейства Windows?

Ответ:

(1) Debug

(2) Dir

(3) Ping

(4) List

Номер 3

Что такое MAC-адрес?

Ответ:

(1) это адрес узла сети, выделенный из IP-адреса.

(2) это адрес сетевой карты, который считается относящимся к канальному уровню модели OSI

(3) это другое название номера TCP-порта

(4) это адрес, который используется при маршрутизации сообщений между различными подсетями

В

состав TCP/IP входят диагностические

утилиты, предназначенные для проверки

конфигурации стека и тестирования

сетевого соединения.

hostname

— выводит имя локального хоста. Исп-ся

без параметров.

ipconfig

— Выводит значения для текущей конфигурации

стека TCP/IP: IP-адрес, маску подсети, адрес

шлюза по умолчанию, адреса WINS и DNS.

Исп-ся для проверки прав-ти конфигурации

TCP/IP при устранении неисправностей и

проблем в сети.

ping

– осущ-ет проверку прав-ти конфигурирования

TCP/IP и проверку связи с удаленным хостом.

Команда ping проверяет соед-ние с удаленным

хостом путем посылки к этому хосту

эхо-пакетов и прослуш-ния эхо-ответов.

Ping ожидает каждый посланный пакет и

печатает кол-во переданных и принятых

пакетов. Кажд принятый пакет проверяется

в соотв-вии с переданным сообщением.

Если связь между хостами плохая, из

сообщений ping станет ясно, сколько

пакетов потеряно.

tracert

– осущ-ет проверку маршрута к удаленному

комп-у путем отправки эхо-пакетов

протокола ICMP (Internet Control Message Protocol). Выводит

маршрут прохождения пакетов на удаленный

комп. Tracert — это утилита трассировки

маршрута. Она использует поле TTL

(time-to-live, время жизни) пакета IP и сообщения

об ошибках ICMP для опред-ния маршрута

от одного хоста до другого.

arp—

выводит для просмотра и изменения

таблицу трансляции адресов, используемую

протоколом разрешения адресов ARP, кот

определяет локальный адрес по IP-адресу.

Для этого ARP-протокол использует инф-цию

из ARP-таблицы.

route

–

модиф-ет таблицы маршрутизации IP.

Отображает содержимомое таблицы,

добавляет и удаляет маршруты IP , т.е.

предназначена для работы с локальной

таблицей маршрутизации.

netstat

позволяет получить статическую

информацию по некоторым из прот-лов

стека (TCP, UDP, IP, ICMP), а также выводит

сведения о текущих сетевых соед-ях.

nslookup

осущ-ет проверку записей и доменных

псевдонимов хостов, доменных сервисов

хостов, а также инф-ции операционной

системы, путем запросов к серверам DNS,

предн-на для диагностики службы DNS, в

простейшем случае — для вып-ния запросов

к DNS-серверам на разрешение имен в

IP-адреса. В общем случае утилита позволяет

просм-ть любые записи DNS-сервера.

16. Электронная почта. Программное и техническое обеспечение. Специфика архитектуры клиент-сервер применительно к сервису электронная почта.

Эл.

почта–

позволяет обмениваться сообщениями с

пользователями на др комп-ах. Для

обеспечения этого сервиса созданы спец

почтовые серверы, кот хранят сообщ-я

для своих польз-лей. Чтобы прочитать

полученные сообщения, пользователю

необх-мо присоединится к такому серверу и

работать со своими сообщениями как с

отдельными файлами. Работу с электронной

почтой осуществляют разные протоколы,

наиболее популярными из которых являются

SMTP, POP3 и IMAP4.

Кроме

подключения к сети Интернет для раб с

ЭП необходимо: почтовый сервер-прогр,

кот наход на комп провайдера и обслуживает

всех клиентов ЭП; почтовый клиент- прогр

для подготовки и отправки писем, приема

и просмотра корреспонденции. Провайдер-это

поставщик услуг Интернета

Технология

«клиент-сервер»

подразумевает взаимод-е 2-х программ:

«сервера» и «клиента». Они могут

размещаться на одном или на разных

комп-х. Все взаим-вия в сети вып-ся по

технологии клиент-сервер. Эл. почта —

одно из приложений сети, поэтому также

действует по этой технологии, там также

есть клиентская программа(напр, Outlook

Express), кот предназначена для работы с

пользователем. и спец.программа —

почтовый сервер. Архитектура может

бать двухуровневой, когда программа

клиента посылает сообщение на сервер

(по прот-лу SMTP) и забирает почту с сервера

(по протоколу POP3), и может быть 3-х

уровневой, когда в кач-ве почт-го клиента

используется браузер, а работа с сервером

идет через ПО веб-сервера.

Соседние файлы в предмете [НЕСОРТИРОВАННОЕ]

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

Диагностика сетевого подключения

Инструменты для диагностики сетевого подключения

Поговорим про методы диагностики сетевого подключения. Существует множество причин неполадок соединения. Возможен обрыв проводов. Возможно, интерфейсы, которые должны динамически получать ip-адреса, настроены на статические параметры. Возможно сбой в DHCP или DNS серверах. Ну или хотя бы неправильно настроен Брандмауэр Windows либо другой сетевой экран. Сюда же можно добавить неисправность роутера или модема, выход из строя сетевой карты и даже неполадки у поставщика Интернета.

С чего начать диагностики сетевого подключения?

Первым делом, всегда нужно убедиться в отсутствии физических изъянов, в надежности соединения. Проверить, горят ли все индикаторы. Как вариант, всегда можно произвести перезагрузку оборудования. Так же нужно проверить, включено ли Сетевое обнаружение и проверить настройки Брандмауэра.

Ну а теперь перейдем к основному блюду — инструментам диагностики сетевого подключения. Сегодня мы познакомимся с некоторыми утилитами командной строки, которые могут помощь при диагностики сетевого подключения.

Утилита IPCONFIG

Ipconfig — это утилита командной строки, функционал которой состоит в выводе и настройке деталей текущего соединения. Команда без параметров выведет основную информация про текущее соединение. Далее я приведу примеры с описаниями наиболее употребительных команд данной утилиты:

Утилита PING

Ping — утилита для проверки соединения в сетях. Что это значит? Давайте представим ситуацию: Петя кричит «Вася дурак». Если Вася ответить «сам дурак», то он доступен. Если он не ответит, значит он не доступен. Логика данных эхо-пакетов в том, что пиная хладный труп мы не добьемся от него никакого ответа. Тот же принцип используется, чтобы узнать, доступен ли какой-либо узел в сети или нет. Если ввести следующую команду в командную строку:

[code]ping yandex.ru[/code]

можно узнать, доступна ли сейчас главная страница поисковой системы Яндекс.

Дополнительные инструменты для диагностики сетевого подключения

Сюда же можно добавить команды traceroute, pathing, tracert, но сегодня я опишу вдобавок только Средство диагностики сетей Windows. Чтобы запустить данное средство, нужно в Центре управления сетями и общим доступом выбрать Изменение параметров адаптера. В открывшемся окне следует выбрать сбойное подключение, сделать правый клик и нажать Диагностика. Средство производит диагностику подключения самостоятельно и выводит рекомендации по устранению существующих неполадок. Данный инструмент поможет понять причину ошибок в сетевом подключении.

Не факт то что данные методы решат проблему, но они помогут в большинстве случаев выявить суть проблемы в сетевом подключении.

Источник

Как и любая другая операционная система, Windows имеет свои собственные основные сетевые утилиты командной строки, которые широко используются для устранения неполадок и сбора информации. Этими сетевыми утилитами для Windows являются Ping, Tracert, IPConfig, и т.п., которые очень полезны и позволяют управлять и контролировать сетевые подключения без установки дополнительного программного обеспечения. Для тех, кто не в курсе таких инструментов, или не ясно, о том, как работать с этими инструментами, давайте обсудим, что эти сетевые утилиты для Windows могут делать.

Ping — это команда, использующаяся для проверки того, может ли исходный компьютер достичь указанного целевого компьютера. Как правило, Ping посылает пакеты ICMP запроса к удаленному хосту (компьютеру в сети), и, если удаленный адрес назначения отправляет ответ, то он считается активным (находиться в сети в данный момент). Кроме того, всякий раз, когда Вы «пингуете» хост и получает ответ, Вы можете видеть время, необходимое для того, чтобы пакет дошёл до адресата и вернулся отправителю. Если удаленный хост не доступен или настроен не отвечать на пакеты Ping, то вы будете иметь потери пакетов и получаю ошибки «Превышен интервал ожидания для запроса».

В общем случае команда ping выглядит примерно так:

Вы также можете использовать различные флаги, такие как -n, -f или -a для достижения различных результатов.

Также мы можем использовать параметр –t, который будет «пинговать» хост до тех пор, пока мы не остановим его вручную. Помимо URL, вы можете также ввести IP-адрес в качестве пункта назначения.

Tracert

В то время как команда ping используется, если исходный компьютер может добраться до места назначения, то команда Tracert в Windows, используется, чтобы увидеть путь, который проходит пакет от источника к заданной цели. Лучше всего в команде TRACERT является то, что в её выводе перечислены все маршрутизаторы, через которые она проходит, а также показывает время, необходимое для каждого хопа (каждого сетевого узла). Так же, как команда Ping, Tracert может быть использована для устранения неполадок. В общем случае команда Tracert выглядит примерно так:

Netstat

Netstat выступает в качестве сетевого статиста, и она может быть использован для отображения всей информации о входящих и исходящих соединений по сети. По умолчанию, команда Netstat показывает Вам простой список всех открытых соединений TCP наряду с IP-адресами источника и назначения. Например, выполнив следующую команду, Вы увидите все активные TCP соединения с компьютера Windows.

IPConfig

Начиная с Windows NT, Microsoft представила новую команду под названием IPConfig, которая предназначена для того, чтобы позволить пользователям управлять и просматривать все сетевые данные компьютера Windows. Ниже приведены некоторые из наиболее часто используемых команд Ipconfig.

Команда, использованная выше может быть применена для просмотра сведений о всех сетевых адаптерах, подключенных к компьютеру Windows.

Flushdns может использоваться для очистки кэша DNS, который в свою очередь заставляет Windows получить новые записи DNS от провайдера.

Команда может быть использована для того, чтобы освободить IP-адреса, используемые конкретными приложениями путем прекращения всех активных соединений TCP/IP.

Хотя есть несколько платных и бесплатных приложений с графическим интерфейсом для утилит командной строки, описанных выше, эти встроенные команды покажут Вам всю основную информацию для устранения неполадок и позволят управлять сетевыми подключениями в Windows PC. Так же в этой статье рассмотрены далеко не все параметры и примеры использования команд. Здесь даны только самые наиболее используемые. Чтобы просмотреть полный список параметров и их описания просто введите имя команды, а через пробел символы «/?». Этот параметр выведет полную справку по используемой команде.

На этом Всё. Если у вас есть комментарии, то оставляйте их ниже, а также подписывайтесь на наши новости и оставайтесь с нами.

Источник

Более 60 инструментов для мониторинга Windows

В предыдущей статье был составлен список из 80 инструментов для мониторинга Linux системы. Был смысл также сделать подборку инструментов для системы Windows. Ниже будет приведен список, который служит всего лишь отправной точкой, здесь нет рейтинга.

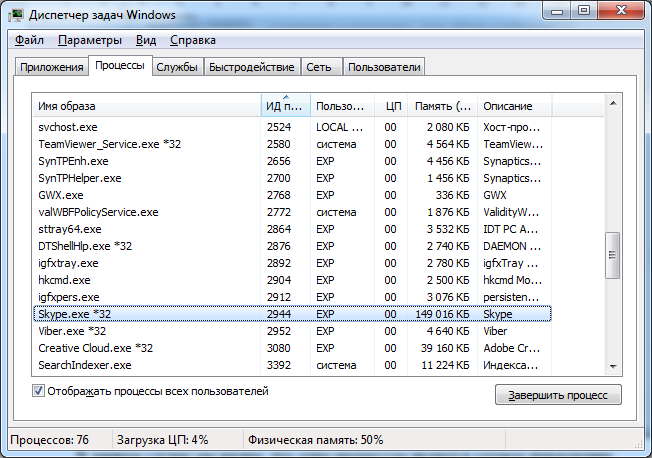

1. Task Manager

Всем известный диспетчер задач Windows — утилита для вывода на экран списка запущенных процессов и потребляемых ими ресурсов. Но знаете ли Вы, как использовать его весь потенциал? Как правило, с его помощью контролируют состояние процессора и памяти, но можно же пойти гораздо дальше. Это приложение предварительно на всех операционных системах компании Microsoft.

2. Resource Monitor

Великолепный инструмент, позволяющий оценить использование процессора, оперативной памяти, сети и дисков в Windows. Он позволяет быстро получить всю необходимую информацию о состоянии критически важных серверов.

3. Performance Monitor

Основной инструмент для управления счетчиками производительности в Windows. Performance Monitor, в более ранних версиях Windows известен нам как Системный монитор. Утилита имеет несколько режимов отображения, выводит показания счетчиков производительности в режиме реального времени, сохраняет данные в лог-файлы для последующего изучения.

Reliability Monitor — Монитор стабильности системы, позволяет отслеживать любые изменения в производительности компьютера, найти монитор стабильности можно в Windows 7, в Windows 8: Control Panel > System and Security > Action Center. С помощью Reliability Monitor можно вести учет изменений и сбоев на компьютере, данные будут выводиться в удобном графическом виде, что позволит Вам отследить, какое приложение и когда вызвало ошибку или зависло, отследить появление синего экрана смерти Windows, причину его появления (очередное обновлением Windows или установка программы).

5. Microsoft SysInternals

SysInternals — это полный набор программ для администрирования и мониторинга компьютеров под управлением ОС Windows. Вы можете скачать их себе бесплатно на сайте Microsoft. Сервисные программы Sysinternals помогают управлять, находить и устранять неисправности, выполнять диагностику приложений и операционных систем Windows.

6. SCOM (part of Microsoft System Center)

System Center — представляет собой полный набор инструментов для управления IT-инфраструктурой, c помощью которых Вы сможете управлять, развертывать, мониторить, производить настройку программного обеспечения Microsoft (Windows, IIS, SQLServer, Exchange, и так далее). Увы, MSC не является бесплатным. SCOM используется для проактивного мониторинга ключевых объектов IT-инфраструктуры.

Мониторинг Windows серверов с помощью семейства Nagios

Nagios является самым популярным инструментом мониторинга инфраструктуры в течение нескольких лет (для Linux и Windows). Если Вы рассматриваете Nagios для Windows, то установите и настройте агент NSClient ++ на Windows сервер. NSClient ++ мониторит систему в реальном времени и предоставляет выводы с удаленного сервера мониторинга и не только.

Обычно используется вместе с Nagios, предоставляет пользователю удобный веб-интерфейс к утилите RRDTool, предназначенной для работы с круговыми базами данных (Round Robin Database), которые используются для хранения информации об изменении одной или нескольких величин за определенный промежуток времени. Статистика в сетевых устройств, представлена в виде дерева, структура которого задается самим пользователем, можно строить график использования канала, использования разделов HDD, отображать латентость ресурсов и т.д.

Гибкая, масштабируемая система мониторинга с открытым исходным кодом, основанная на ядре Nagios, написанном на Python. Она в 5 раз быстрее чем Nagios. Shinken совместима с Nagios, возможно использование ее плагинов и конфигураций без внесения коррективов или дополнительной настройки.

Еще одна популярная открытая система мониторинга, которая проверяет хосты и сервисы и сообщает администратору их состояние. Являясь ответвлением Nagios, Icinga совместима с ней и у них много общего.

OpsView изначально был бесплатен. Сейчас, увы, пользователям данной системой мониторинга приходится раскошеливаться.

Op5 еще одна система мониторинга с открытым исходным кодом. Построение графиков, хранение и сбор данных.

Альтернативы Nagios

Открытое программное обеспечение для мониторинга и отслеживания статусов разнообразных сервисов компьютерной сети, серверов и сетевого оборудования, используется для получения данных о нагрузке процессора, использования сети, дисковом пространстве и тому подобного.

Неплохая система мониторинга, собирает данные с нескольких серверов одновременно и отображает все в виде графиков, с помощью которых можно отслеживать все прошедшие события на сервере.

Написан на языке Python с использованием сервера приложений Zope, данные хранятся в MySQL. С помощью Zenoss можно

мониторить сетевые сервисы, системные ресурсы, производительность устройств, ядро Zenoss анализирует среду. Это дает возможность быстро разобраться с большим количеством специфических устройств.

Система мониторинга и наблюдения за сетевыми устройствами и серверами, правда список поддерживаемых устройств огромен и не ограничивается только сетевыми устройствами, устройство должно поддерживать работу SNMP.

Комплексная система мониторинга, позволяет контролировать всю инфраструктуру и приложения, содержащие системную информацию. Бесплатная альтернатива Nagios.

Ganglia — масштабируемая распределенная система мониторинга, используется в высокопроизводительных вычислительных системах, таких как кластеры и сетки. Отслеживает статистику и историю вычислений в реальном времени для каждого из наблюдаемых узлов.

Система мониторинга, неплохая продуктивность и масштабируемость, один сервер мониторинга может контролировать работу нескольких тысяч хостов.

Программное обеспечение с открытым кодом для мониторинга компьютерных систем и сетей.

OpenNMS платформа мониторинга. В отличие от Nagios, поддерживает SNMP, WMI и JMX.

Компонент пакета VMware vRealize Operations, используется для мониторинга ОС, промежуточного ПО и приложений в физических, виртуальных и облачных средах. Отображает доступность, производительность, использование, события, записи журналов и изменений на каждом уровне стека виртуализации (от гипервизора vSphere до гостевых ОС).

Система мониторинга и оповещения (alert system) с открытым кодом от StackExchange. В Bosun продуманная схема данных, а также мощный язык их обработки.

Sensu система оповещения с открытым исходным кодом, похожа на Nagios. Имеется простенький dashboard, можно увидеть список клиентов, проверок и сработавших алертов. Фреймворк обеспечивает механизмы, которые нужны для сбора и накопления статистики работы серверов. На каждом сервере запускается агент (клиент) Sensu, использующий набор скриптов для проверки работоспособности сервисов, их состояния и сбора любой другой информации.

CollectM собирает статистику об использовании ресурсов системы каждые 10 секунд. Может собирать статистику для нескольких хостов и отсылать ее на сервер, информация выводится с помощью графиков.

PerfTrap собирает метрики с серверов, и с помощью Graphite производится визуализация собранных данных.

Если Вы фанат Python, WMIagent для Вас.

28. Performance Analysis of Logs (PAL) Tool

PAL — мощный инструмент, который мониторит производительность и анализирует ее.

30. Cloud Ninja Metering Block

Cloud Ninja Metering Block производит анализ производительности и автоматическое масштабирование мультитенантных приложений в Windows Azure. Такой анализ включает в себя не только определение или проверку счетов за использование ресурсов от Windows Azure, но и оптимизацию ресурсов.

Enigma — красивое приложение, которое поможет Вам следить за всеми важных показателями прямо с рабочего стола.

Платные решения

SSC Serv платный инструмент мониторинга.

Инструменты для мониторинга сетевых ресурсов, позволяет проверять любые параметры серверов, гибкие профили действия позволяют действовать в зависимости от результатов тестов.

34. Total Network Monitor

Это программа для постоянного наблюдения за работой локальной сети отдельных компьютеров, сетевых и системных служб. Total Network Monitor формирует отчет и оповещает Вас о произошедших ошибках. Вы можете проверить любой аспект работы службы, сервера или файловой системы: FTP, POP/SMTP, HTTP, IMAP, Registry, Event Log, Service State и других.

PRTG — простая в использовании, условно-бесплатная программа для мониторинга сети, собирает различные статистические данные с компьютеров, программ и устройств, которые Вы указываете, поддерживает множество протоколов для сбора указанных сведений, таких как SNMP и WMI.

GroundWork, по сравнению с Nagios или Cacti, не требует значительных затрат времени для настройки. Для управления и вывода информации используется понятный веб-интерфейс, который построен на базе Monarch (MONitor ARCHitecture)и Fruity. Если возникает проблема, на указанный почтовый адрес приходит сообщение или SMS-сообщение. Предоставляемая система отчетов позволяет проанализировать все процессы во времени.

Это мощное, простое в использовании программное средство для комплексного мониторинга приложений, сети и систем. Позволяет производить поиск и устранение проблем до того, как они повлияют на работу пользователей.

Поддерживает несколько операционных систем и технологий виртуализации. Есть много бесплатных тулзов, с помощью которых можно мониторить систему.

PowerAdmin является коммерческим решением для мониторинга.

40. ELM Enterprise Manager

ELM Enterprise Manager — полный мониторинг от «что случилось» до «что происходит» в режиме реального времени. Инструменты мониторинга в ELM включают — Event Collector, Performance Monitor, Service Monitor, Process Monitor, File Monitor, PING Monitor.

Эффективное решение для мониторинга, создания отчетов и планирования ресурсов в среде VMware, Hyper-V и инфраструктуре Veeam Backup & Replication, контролирует состояние IT-инфраструктуры и диагностирует проблемы до того, как они помешают работе пользователей.

43. CA Unified Infrastructure Management (ранее CA Nimsoft Monitor, Unicenter)

Мониторит производительность и доступность ресурсов Windows сервера.

44. HP Operations Manager

Это программное обеспечение для мониторинга инфраструктуры, выполняет превентивный анализ первопричин, позволяет сократить время на восстановление и расходы на управление операциями. Решение идеально для автоматизированного мониторинга.

45. Dell OpenManage

OpenManage (теперь Dell Enterprise Systems Management) «все-в-одном продукт» для мониторинга.

46. Halcyon Windows Server Manager

Используется для мониторинга серверов, контролирует процессы, их производительность.

Система мониторинга и управления управления IT — инфраструктурой.

ScienceLogic еще одна система мониторинга.

Менеджмент и мониторинг сетей, приложений и инфраструктуры.

Ниже приведен список (наиболее популярных) инструментов для мониторинга сети

Nedi является инструментом мониторинга сети с открытым исходным кодом.

Система мониторинга Dude, хоть и бесплатна, но по мнению специалистов, ни в чем не уступает коммерческим продуктам, мониторит отдельные серверы, сети и сетевые сервисы.

Программа с открытым исходным кодом.

Расширение для Nagios, позволяет создавать карты инфраструктуры и отображать их статус. NagVis поддерживает большое количество различных виджетов, наборов иконок.

57. Proc Net Monitor

Бесплатное приложение для мониторинга, позволяет отследить все активные процессы и при необходимости быстро остановить их, чтобы снизить нагрузку на процессор.

Используется для диагностики IP-сетей, позволяет определить, где происходят потери и задержки сетевых пакетов.

Маленькие, но полезные инструменты

Список не был бы полным без упоминания нескольких вариантов аппаратного мониторинга.

60. Glint Computer Activity Monitor

Утилита для мониторинга температур процессоров Intel, она не требует инсталляции, отслеживает текущие, минимальные и максимальные значения температур для каждого ядра и старт троттлинга.

Утилита, которая позволяет контролировать температуру и скорости вращения вентиляторов в системе, следит за показателями датчиков материнской платы, видеокарты и жестких дисков.

Источник

8 сетевых командных инструментов Windows 10, которые нужны каждому пользователю

Windows 10 поставляется с множеством инструментов командной строки, которые помогают управлять конфигурациями сети и решать проблемы. В этой статье будут описаны восемь таких инструментов.

В системе Windows 10 можно легко подключиться к сети и интернету с помощью проводного или беспроводного соединения. Однако иногда возникает необходимость управлять настройками вручную или устранять проблемы с подключением. Именно в таких случаях могут пригодиться встроенные инструменты командной строки.

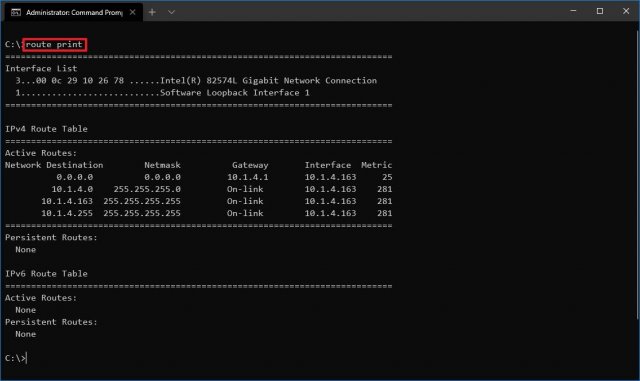

Почти для любой проблемы Windows 10 предлагает инструмент командной строки. Например, ipconfig и ping являются одними из основных инструментов для просмотра сетевых настроек и устранения проблем с подключением. Если вы имеете дело с проблемой маршрутизации, команда route может показать текущую таблицу маршрутизации для изучения и определения проблем, а с помощью инструмента nslookup можно диагностировать проблемы DNS.

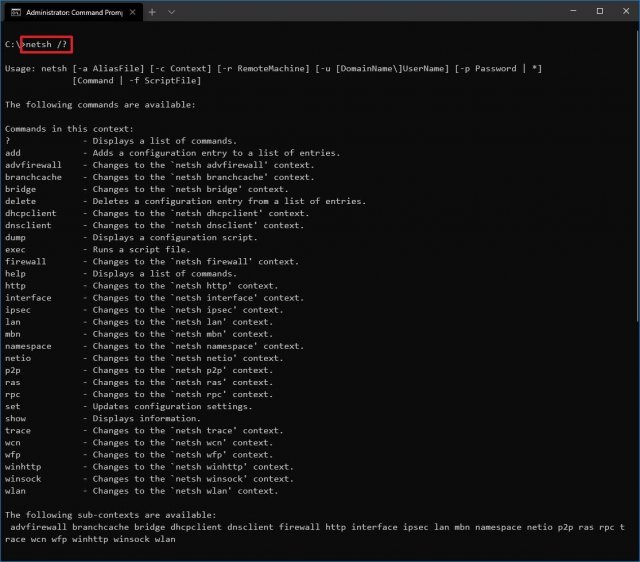

Ещё есть такие инструменты, как arp для устранения проблем с переключением и определения MAC-адреса по IP-адресу. Инструмент командной строки netstat позволяет просматривать статистику всех подключений. Можно задействовать инструмент netsh для отображения и изменения многих аспектов конфигурации сети, таких как проверка текущей конфигурации, сброс настроек, управление настройками Wi-Fi и Ethernet, включение или отключение брандмауэра и многое другое.

В этом руководстве по Windows 10 будут описаны восемь инструментов командной строки, которые дадут возможность управлять и устранять сетевые проблемы на компьютере и в сети.

1. IPConfig

В Windows 10 ipconfig (конфигурация интернет-протокола) является одним из наиболее распространённых сетевых инструментов, позволяющим запрашивать и отображать текущую конфигурацию сети TCP/IP (протокол управления передачей/интернет-протокол). Команда также содержит параметры для выполнения различных действий, таких как обновление параметров протокола динамической конфигурации хоста (DHCP) и системы доменных имен (DNS).

После выполнения этих действий вы получите обзор всей конфигурации TCP/IP на компьютере.

Обновление сетевых настроек

После выполнения этих действий первая команда очистит текущую конфигурацию, а вторая загрузит новые настройки с DHCP-сервера для решения проблем с подключением. Если срок действия динамически назначаемых параметров на сервере не истёк, на устройстве часто можно получить прежний IP-адрес.

Обновление настроек DNS

После выполнения этих действий хранящиеся в кеше DNS Windows 10 записи будут удалены и обновлены. Обычно эта команда нужна, когда вы не можете подключиться к другому компьютеру или веб-сайту с применением имени хоста или домена из-за устаревшей информации в локальном кеше.

2. Ping

Ping является ещё одним важным сетевым инструментом. Он позволяет отправлять сообщения эхо-запроса ICMP (Internet Control Message Protocol) для проверки IP-соединения с другими устройствами, будь то другой компьютер в локальной сети или интернет-сервис.

Проверка подключения устройства

В команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя компьютера или службы, которую хотите протестировать.

Например, следующая команда проверяет связь между локальным устройством и маршрутизатором:

ping 10.1.4.1

Если вы столкнулись с проблемами подключения, начните проверять локальный компьютер, чтобы убедиться, что сетевой стек работает. Затем проверьте подключение к маршрутизатору, чтобы убедиться, что проблема не в локальной сети. Затем проверьте связь с веб-сайтом, чтобы узнать, есть ли проблема с подключением к интернету или удалённым хостом.

Если удалённое устройство или служба блокируют протокол ICMP, команда ping всегда будет отключаться по таймауту.

Диагностика активности потери пакетов

Команда ping включает себя ряд параметров, к которым можно получить доступ с помощью команды ping /?. Одна из этих опций представляет собой возможность установить время, когда инструмент будет запускаться. Это может помочь при проверке потерянных пакетов при устранении проблем с подключением.

В команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя компьютера или службы, которую вы хотите протестировать.

3. Tracert

Windows 10 также включает в себя tracert (Trace Route). Это диагностический инструмент для определения сетевого пути к месту назначения с помощью серии эхо-запросов ICMP. Однако, в отличие от команды ping, каждый запрос включает значение TTL (время жизни), которое увеличивается на единицу каждый раз, что позволяет отображать список пройденного маршрута и продолжительность.

В команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя пункта назначения, для которого требуется устранить неполадки.

Например, эта команда позволяет просмотреть путь, по которому пакеты достигают Google.com:

tracert google.com

В команде замените IP-OR-DOMAIN на фактический IP-адрес или имя домена пункта назначения, неполадки с которым вы хотите решить, и HOP-COUNT для количества переходов, которые вы хотите отслеживать.

4. NSLookup

Инструмент nslookup (поиск сервера имён) может отображать ценные сведения для поиска и устранения связанных с DNS проблем. Инструмент включает в себя интерактивный и неинтерактивный режимы. Чаще всего вы будете использовать неинтерактивный режим, что означает, что вы будете вводить полную команду для получения необходимой информации.

Вы можете использовать эту команду для отображения DNS-имени и адреса локального устройства по умолчанию, определения доменного имени IP-адреса или серверов имен для конкретного узла.

В команде замените IP-ADDRESS на адрес удалённого устройства.

В команде замените DOMAIN-NAME на адрес удалённого устройства.

Например, эта команда ищет IP-адрес Google.com:

nslookup google.com

После выполнения этих действий, в зависимости от команды, вы узнаете, есть ли у устройства преобразователь DNS и IP-адрес или домен, и наоборот, удалённый хост.

5. NetStat

Инструмент netstat (Сетевая статистика) отображает статистику всех сетевых подключений. Это позволяет видеть открытые и подключенные порты, чтобы отслеживать и устранять сетевые проблемы для Windows 10 и приложений.

При использовании инструмента netstat можно получить список активных сетевых подключений и портов прослушивания. Вы можете просмотреть статистику сетевого адаптера и протоколов. Можно отобразить текущую таблицу маршрутизации и многое другое.

В команде не забудьте заменить INTERVAL на число секунд, через которое информация должна повторно отобразится.

Примечание: при использовании интервала можно завершить команду с помощью сочетания клавиш Ctrl + C в консоли.

После запуска команды она отобразит список всех активных подключений в четырех столбцах, включая:

• Proto: отображает протокол подключения, включая TCP или UDP.

• Локальный адрес: отображает IP-адрес устройства, за которым следует точка с запятой с номером порта подключения. Двойная точка с запятой внутри скобок указывает на локальный IPv6-адрес. Адрес «0.0.0.0» также относится к локальному адресу.

• Внешний адрес: показывает IP-адрес (или полное доменное имя) удалённого компьютера с номером порта после имени порта и точки с запятой (например, https, http, microsoft-ds, wsd).

• Состояние: показывает, активно ли соединение (установлено), был ли порт закрыт (time_wait), программа не закрыла порт (close_wait). Другие доступные статусы включают в себя include, closed, fin_wait_1, fin_wait_2, last_ack, listen, syn_received, syn_send и timed_wait.

6. ARP

Windows 10 поддерживает таблицу arp (протокол разрешения адресов), в которой хранятся записи IP в Media Access Control (MAC), разрешённые системой. Инструмент arp позволяет просматривать всю таблицу, изменять записи и использовать её для определения MAC-адреса удалённого компьютера.

Обычно о MAC-адресах не нужно беспокоиться, но есть сценарии, когда эта информация может пригодиться. Например, при устранении сетевых проблем на уровне канала передачи данных (коммутации) или при ограничении доступа или фильтрации контента через сеть для определённых устройств.

В команде замените IP на адрес места назначения.

7. Route

Инструмент маршрутизации отображает таблицу маршрутизации, которая позволяет Windows 10 понимать сеть и взаимодействовать с другими устройствами и службами. Инструмент также предлагает некоторые параметры для изменения и очистки таблицы при необходимости.

Как и в случае с инструментом arp, обычно не нужно беспокоиться о таблице маршрутизации. И всё же, этот инструмент командной строки пригодится при устранении проблем.

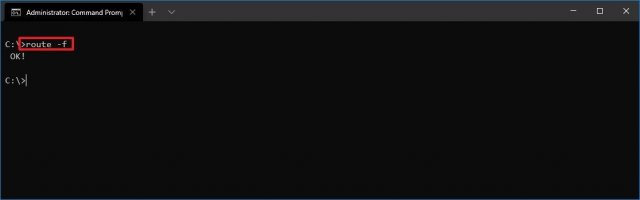

Примечание: при выполнении этой команды устройство потеряет подключение к сети, поскольку система больше не понимает её топологию.

После выполнения команды перезагрузите компьютер, чтобы сетевой стек смог восстановить таблицу маршрутизации. Обычно не нужно очищать таблицу, если вы не изменили некоторые записи и требуется сбросить таблицу.

После выполнения этих действий будет понятно, что такое таблица маршрутизации и как очистить информацию.

Вы также можете использовать route /?, чтобы просмотреть список доступных параметров, включая параметры для изменения сетевых показателей, указания шлюза, добавления нового маршрута и многого другого. Однако обычно не рекомендуется изменять эти настройки, если вы не понимаете, как работает сеть.

8. Netsh

Введите следующую команду, чтобы просмотреть список доступных подкоманд (подконтекстов) для конкретной опции, и нажмите ввод:

netsh CONTEXT-COMMAND

В команде измените CONTEXT-COMMAND на команду, которая содержит дополнительные параметры.

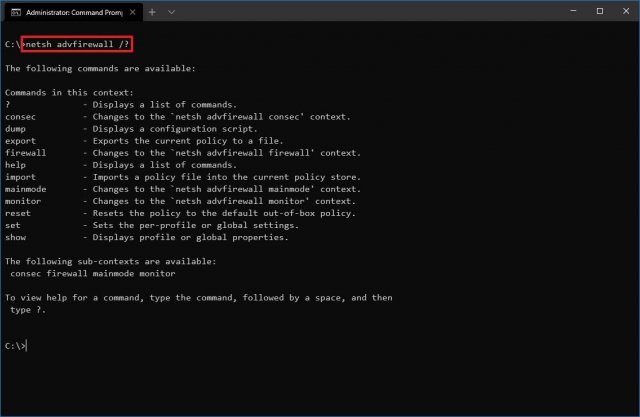

Например, эта команда показывает команды, доступные для управления брандмауэром с помощью netsh:

netsh advfirewall /?

После выполнения этих действий будет понятно, как перемещаться по команде контекстов и подконтекстов netsh для управления настройками сети.

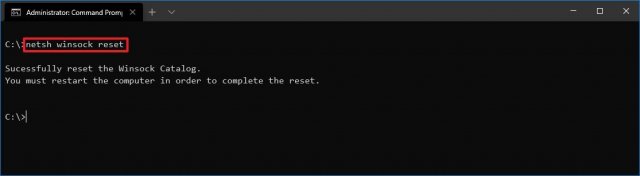

Сброс системного сетевого стека

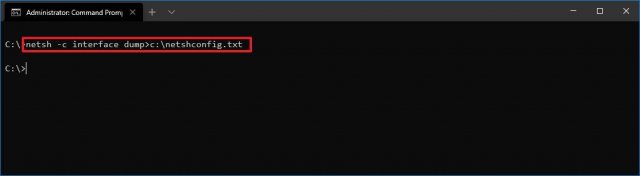

Экспорт и импорт конфигурации сети

В команде замените PATHTOEXPORTED.txt на путь и имя файла для хранения конфигурации.

После выполнения этих шагов можно открывать файл в любом текстовом редакторе, чтобы просмотреть экспортированную конфигурацию.

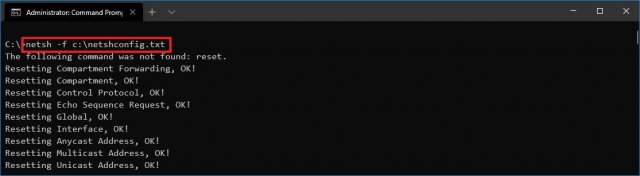

Импорт конфигурации сети

В команде замените PATHTOEXPORTED.txt на путь и имя файла конфигурации.

После завершения этих действий новая сетевая конфигурация будет импортирована и применена к Windows 10.

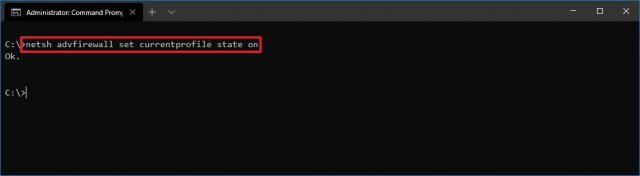

Включение и отключение брандмауэра

После выполнения этих действий на устройстве включится брандмауэр Защитника Windows.

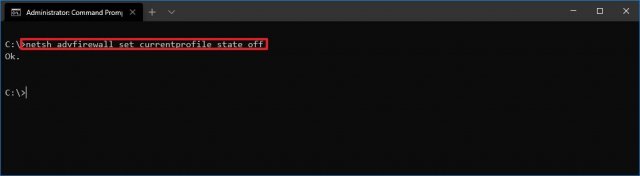

Отключение брандмауэра

После выполнения этих действий брандмауэр Защитника Windows на устройстве будет выключен.

В Windows 10 есть множество инструментов, которые можно задействовать для изменения настроек и устранения сетевых проблем с помощью командной строки, PowerShell и графических приложений. В этом руководстве рассказывается только о том, как помочь работать с наиболее с распространёнными инструментами командной строки.

Источник

Операционная система Windows имеет множество вспомогательных инструментов для диагностики и настройки локальной сети и доступа в интернет. Большинство из предназначены в основном для системных администраторов. Но некоторые могут пригодиться и обычным домашним пользователям. Эти инструменты являются программами (командами) командной строки. Для их использования необходимо предварительно открыть окно командной строки (Пуск — Программы (Все программы) — Стандартные — Командная строка).

Инструмент настройки интернет протокола Windows (ipconfig)

Для просмотра сетевых подключений можно воспользоваться командой ipconfig. Для этого в командной строке введите ipconfig и нажмите клавишу Enter. Работа утилиты выведет в окно информацию о всех сетевых подключениях, в которых содержатся ip-адрес, маска подсети и ip-адрес шлюза. У подключений по локальной сети, которые не используются для выхода в интернет адрес шлюза может отсутствовать. Если компьютер имеет прямое подключение к интернету, то отображаемый адрес соответствует адресу компьютера в интернете. Если же компьютер подключен через маршрутизатор, то отображаемый адрес может отличаться от адреса, который используется для выхода в интернет.

Команду ipconfig также можно использоваться для просмотра и очистки кэша DNS.

Пинг (ping)

Команда ping предназначена для отправки сетевых пакетов по назначенному адресу для измерения времени ответа. С её помощью можно определить доступен ли адрес назначения, качество связи с точки зрения потери передаваемой информации и скорости доставки. Для использование команды введите в командной строке ping <имя хоста> и нажать клавишу Enter, где вместо <имя хоста> следует указать доменное имя или ip-адрес компьютера (например, ping yandex.ru). Результат работы команды будет содержать информацию об адресе пингуемого компьютера, количеству переданной информации и времени ответа, а также статистическую (суммарную) информацию по всем отправленным пакетам.

Трассировка (tracert)

Команда tracert предназначена для определения маршрута, по которому доставляется информация по указанному адресу. С её помощью можно определить через какие сегменты сети передается информация, и, в случае отсутствия связи с указанным компьютером, определить место «разрыва». Для трассировки маршрута следует ввести в командной строке tracert <имя хоста> и нажать клавишу Enter, где вместо <имя хоста> следует указать доменное имя или ip-адрес компьютера (например, tracert yandex.ru). В результате в командной строке появится список узлов в виде времени отклика (пинга) и ip-адреса, через которые проходят интернет пакеты при доставке до места назначения.

Пинг пути (pathping)

Команда pathping является совокупность трассировки и пингов к каждому узлу маршрута. Она позволяет определить на каком именно узле происходит потеря пакетов при их передачи до места назначения. Для использования команды следует ввести в командной строке pathping <имя хоста> и нажать клавишу Enter, где вместо <имя хоста> следует указать доменное имя или ip-адрес компьютера (например, pathping yandex.ru). В процессе выполнения команды вначале будет проведена трассировка, а затем пинг к каждому узлу в трассировке. В окне командной строке будет выведен отчет выполнения команды. Выполнение данной команды может занимать до 5-10 минут времени в связи с большим количеством пингов.

Статистика сетевых подключений (netstat)

Команда netstat отображает информацию об активных интернет подключениях и открытых портах на компьютере. Для простора информации следует ввести в командной строке netstat -a и нажать клавишу Enter. После выполнения команды в командной строке отобразится информация об активных подключениях в виде используемого протокола, локального ip-адреса и порта, удаленного ip-адреса и порта, а также состоянии подключения. Если на компьютере имеются открытые порты, то команда выведет информацию и по ним.

Многие пользователи периодически сталкиваются с теми или иными сетевыми проблемами. Ситуации тут могут быть разные. Скажем, качество связи может ухудшиться и отдельные серверы могут оказаться недоступными. Подобные сбои могут оказаться критичными для пользователей онлайновых сервисов, например, трейдеров, торгующих на фондовом рынке, игроков в сетевые игры и пр. Бывает, что после изменения каких-то настроек на компьютере или смены провайдера вообще не удается получить доступ к сети, а при настройке домашней сети, например, выясняется, что доступ к интернету есть только на одном из компьютеров, и т.п. Во многих подобных случаях приходится проводить диагностику сетевого соединения и проверять работоспособность того или иного удаленного узла.

⇡#Встроенные средства Windows — утилиты Ping и Tracert

В OS Windows имеется несколько утилит для диагностики состояния сети, но чаще всего используются Ping и Tracert. Программа Ping отправляет запрос указанному узлу сети и фиксирует время между отправкой запроса и получением ответа (RTT, от англ. Round Trip Time), иными словами, утилита позволяет определить время отклика интересующего сервера. Понятно, что чем оно меньше, тем обмен данными с этим сервером производится быстрее.

Программа Tracert выполняет отправку тестового пакета указанному узлу сети, отображая информацию обо всех промежуточных маршрутизаторах, через которые прошел пакет на пути к запрошенному узлу, а также минимальное, максимальное и среднее время отклика каждого из них. Это позволяет оценить, насколько «длинный» путь прошел пакет и на каком участке возникают наибольшие задержки, связанные с передачей данных.

Что означают результаты, выдаваемые утилитами Ping и Tracert? Например, отсутствие отклика от удаленного сервера может свидетельствовать о том, что он сейчас недоступен, или же администратор сервера заблокировал эхо-запросы (при этом остальные службы сервера могут нормально работать). Если время отклика (RTT) удаленных серверов слишком велико и не зависит от их месторасположения, скорее всего, качество вашего подключения оставляет желать лучшего и стоит обратиться к вашему провайдеру. Впрочем, некоторый выигрыш в скорости можно получить и путем настройки интернет-соединения на максимальное быстродействие, для чего лучше воспользоваться специальными утилитами-оптимизаторами, такими как TweakMASTER, но это уже совсем другая тема. Слишком «длинный» маршрут до интересующего сервера (то есть большое количество промежуточных маршрутизаторов на пути соединения с сервером) часто приводит к замедлению связи с ним. Если это критично, то имеет смысл попытаться поискать варианты сокращения длины маршрута. Например, в случае игровых серверов можно сделать выбор в пользу тех, которые находятся как можно «ближе» к серверу вашего интернет-провайдера. Если утилиты показывают, что тестовые пакеты не проходят дальше сервера вашего провайдера, весьма вероятно, что возникли проблемы на его стороне, а может быть это плановые профилактические работы.

В применении утилит Ping и Tracert нет никаких хитростей, но технически использовать их не очень удобно. Для запуска ping-теста или трассировки придется открывать окно командной строки и вводить команду, возможно, еще и с параметрами, которые нужно либо запоминать, либо каждый раз обращаться к справке. Например, для проверки работоспособности узла www.3dnews.ru потребуется ввести в командной строке команду ping www.3dnews.ru, а чтобы выяснить путь прохождения пакетов до данного узла — команду tracert www.3dnews.ru. Результаты выполнения этих команд представлены ниже и представляют собой несколько текстовых строк. Отметим, что запускать указанные команды можно и через меню «Пуск» > «Выполнить», но в этом случае окно программы автоматически закрывается сразу после завершения ее работы и все результаты будут потеряны.

Гораздо удобнее использовать специализированные утилиты, которые способны проследить «путешествие» пакетов по сети и по IP-адресу сервера сообщить о нем дополнительную информацию. Подобные утилиты могут оказаться весьма полезными для быстрого анализа и идентификации источника сетевых проблем. На использовании утилит такого плана мы и остановимся в данной статье.

⇡#Диагностические сервисы

Сначала вкратце расскажем об альтернативном варианте диагностики сети — с помощью специальных онлайновых сервисов. В качестве примеров таковых можно привести WhatIsMyIPAddress.com и Yougetsignal.com, а также Whois-сервис.

С помощью сервиса WhatIsMyIPAddress.com можно узнать свой внешний IP-адрес, если вы его не знаете или он у вас динамический. Также можно путь прохождения пакетов между своим компьютером и данным сервером. Сделать это просто, нужно в меню «IP Tools» выбрать функцию «Visual Traceroute», ввести свой внешний IP-адрес и щелкнуть по кнопке «Visual Traceroute».

Также можно воспользоваться инструментом «IP lookup» для того, чтобы выяснить кое-какие детали об интересующем IP-адресе, включая имя хоста, географические координаты и местоположение на карте мира. Зачем это нужно? Ну, например, для выхода на источник вторжения в вашу систему, если вы таковое зафиксировали.

Воспользовавшись функцией «Visual Trace Route Tool» на сервисе Yougetsignal.com, также можно провести трассировку, для чего достаточно ввести URL сервера или его IP-адрес и щелкнуть на кнопке»Host Trace». В итоге сервис отобразит путь следования пакетов на карте мира, а также в виде списка промежуточных серверов с указанием общего числа переходов и принадлежности каждого из них конкретной стране.

Активировав функцию «Network Location Tool», можно выяснить географическое положение любого сервера по его IP-адресу.

А воспользовавшись функцией «WHOIS lookup Tool» можно получить информацию о сервере с информационного сервиса WHOIS.

Whois-сервис поможет установить время отклика интересующего сервера (функция «Ping»), определить путь прохождения запроса до сервера и узнать, сколько и какие промежуточные интернет-серверы, маршрутизаторы и другие устройства участвуют в пересылке данных на сервер и обратно (Tracert).

Кроме того, с помощью функции «IP Lookup» можно выяснить по имени хоста его IP-адрес (либо наоборот), а функция «Whois» подскажет, свободен указанный домен или занят. Если домен занят, то можно выявить его владельца и то, как с ним связаться (если вы, например, желаете купить это доменное имя).

⇡#Диагностические утилиты

⇡#VisualRoute 2010 14.0a

Разработчик: Visualware Inc.

Размер дистрибутива: 3,72 Мб

Распространение: условно бесплатная

Программа VisualRoute считается одним из лучших решений для диагностики сети и отличается высокой скоростью визуальной трассировки. Она отображает маршрут прохождения пакетов на карте мира и выводит список узлов, сопровождая его дополнительной информацией (адрес узла, его расположение в сети и т.д.). Одновременно строится диаграмма времени прохождения пакетов. Помимо трассировки, VisualRoute позволяет получить дополнительную информацию о любом узле (с помощью информационного сервиса WHOIS) и провести проверку его доступности, то есть заменяет утилиту Ping.

Программа поставляется в нескольких редакциях (русскоязычная локализация отсутствует). Для домашних пользователей интерес представляют платная редакция VisualRoute Personal и бесплатная VisualRoute Lite, подробное сравнение редакций доступно здесь. Возможности бесплатной версии ограничены графическим отображением пути прохождения пакетов (панель «Route Graph»). Демо-версия редакции VisualRoute Personal работоспособна в течение 15 дней и полностью функциональна, стоимость коммерческой версии составляет 49,95 долл.

Интерфейс VisualRoute состоит из нескольких окон, часть из которых открывается по умолчанию, а другие активируются через панель инструментов. Размер и положение окон могут изменяться по желанию пользователя.

Для осуществления ping-теста требуется указать программе IP-адрес или имя хоста в поле адреса и щелкнуть на кнопке «Plot». Интервал времени может быть изменен через скрываемое меню в верхней части графика, а масштаб графика — двойными щелчками левой/правой кнопок мыши. По любой точке на графике можно получить более подробную информацию, просто щелкнув на ней мышью.

Для проведения трассировки нужно ввести адрес сервера и щелкнуть на кнопке «Trace». В результате программа покажет путь следования пакетов с указанием IP-адресов всех промежуточных серверов (панель «Route Graph»). Для любого из них можно получить более подробную информацию, просто наведя мышку на адрес сервера. В частности, можно узнать, в какой стране/городе находится сервер и к какой сети относится, а также выяснить время прохождения запроса (RTT) и процент потерь сетевых пакетов (Loss) на промежуточных участках маршрута. В зависимости от значения RTT, серверы маркируются различными цветами: самые быстрые — зеленым, самые медленные — красным. В итоге, легко визуально понять, где имели место проблемы. Кстати, о скорости перемещения данных на разных участках также можно судить визуально — наблюдая за их движением на панели «Route Graph».

Географическое местоположение серверов отображается на карте мира (окно «World Map»). При работе с окном «World Map» изображение можно масштабировать левым и правым щелчками мыши.

Помимо этого, в окне «Analysis» утилита выдаст свой вердикт о пропускной способности данного маршрута в целом, с указанием общего числа переходов, среднего времени прохождения запроса на промежуточных стадиях и укажет переходы, скорость на которых оказалась ниже средней.

Кроме того, можно увидеть путь движения пакетов в табличной форме в окне «Table Pane». По умолчанию данная панель закрыта и открывается щелчком по кнопке «Table». Данные в табличной форме содержат информацию о каждом из переходов, включая IP-адрес, имя узла, географическое положение, принадлежность к конкретной сетевой магистрали и данные Loss и RTT. Можно щелкнуть на любом из узлов, чтобы получить по нему информацию с сервиса WHOIS.

При желании, также можно воспользоваться инструментами OmniPath и NetVu, активируемыми также через панель инструментов, правда, данные инструменты доступны только в редакциях Business и SupportPro. Инструмент OmniPath показывает все возможные маршруты движения пакетов и позволяет сравнить их между собой (впрочем, их удается выявить далеко не всегда). Это позволит увидеть, какие маршруты являются более быстрыми или более медленными и имеют самый высокий либо низкий процент потери пакетов. Инструмент NetVu идентифицирует различные типы узлов сети, выявляя те, из которых возможны многократные варианты перемещения, и позволяет оценить полученные в итоге маршруты.

⇡#3D Traceroute 2.4.39.2

Разработчик: Holger Lembke

Размер дистрибутива: 2,23 Мб

Распространение: условно бесплатная

Программа 3D Traceroute представляет собой утилиту для визуальной трассировки, отображающую время прохождения пакетов в виде эффектного трехмерного графика. Данный график, правда, строится небыстро, но зато его потом можно перемещать, поворачивать и масштабировать, а также вывести на печать или сохранить. Одновременно с графиком создается список узлов с разнообразной справочной информацией. По любому из узлов можно получить данные с сервиса WHOIS. Имеется возможность провести ping-тест указанного сервера. Кроме того, с помощью 3D Traceroute можно просканировать порты, проанализировать заголовки почтовых сообщений на спам (проверка ведется по базе данных RBLs — Realtime Blackhole List, содержащей замешанные в рассылке спама IP-адреса), синхронизировать время и т.д.

Русскоязычная локализация программы отсутствует, а поставляется она в двух редакциях: платной 3D Traceroute Pro и бесплатной 3D Traceroute Freeware. Подробное сравнение редакций доступно здесь. В бесплатной версии урезаны возможности визуального представления трассировки (в частности, не отображается путь прохождения пакетов на карте мира), нельзя получать WHOIS-данные сразу с нескольких WHOIS-серверов, не предусмотрена интеграция с почтовыми программами и браузерами и пр.

Демо-версия программы 3D Traceroute Pro отсутствует, то есть для ознакомления с ней придется скачать 3D Traceroute Freeware, а стоимость коммерческой редакции 3D Traceroute Pro составляет 23,95 евро.

3D Traceroute не требует установки. Окно утилиты содержит поле для ввода адреса, набор вкладок, обеспечивающих доступ к основным функциям программы, панель SideBar (ее можно скрыть) и рабочую область с отображением результатов трассировки.

Для проведения ping-теста надо активировать вкладку «Tools», в разделе «Ping Tools» щелкнуть на кнопке «Single Ping Window», ввести в соответствующем поле IP-адрес или имя хоста и щелкнуть на кнопке «Do It!». Полученный в ходе проверки узла график можно вращать, перемещать и масштабировать, используя кнопки на панели инструментов. Изменять параметры тестирования (размер пакетов, время ожидания) можно только в редакции Pro.

Для проведения трассировки нужно в главном окне программы ввести URL в поле «Target» и щелкнуть на кнопке «Trace». По умолчанию результаты трассировки представляются в виде трехмерного графика (вкладка «3D Trace»), который, используя опции панели SideBar, можно перемещать, разворачивать и масштабировать, а также придавать графику глубину и объемность. График также можно скопировать в буфер обмена и распечатать. На наш взгляд, проку от данного представления немного, поскольку даже имена серверов выглядят нечитабельно (можно, конечно, путем вращения графика найти вариант приемлемого отображения имен, но это потребует лишних усилий). Так что, на наш взгляд, трехмерное отображение — чисто рекламный ход, привлекающий внимание к программе, и ничего более. Гораздо удобнее работать с двумерным графиком трассировки, подобно представленному в VisualRoute.

Рис. 19

Вместе с тем, результаты трассировки несложно увидеть в нормальном табличном виде, активировав вкладку «as List». Здесь будет показано общее число переходов и приведен список всех серверов, через которые проследуют пакеты с указанием их IP-адресов и Host-имен. Также будет отображена минимальная, максимальная и средняя скорость движения пакетов на каждом участке пути, время прохождения запроса и процент потерь сетевых пакетов. В зависимости от скорости движения пакетов, соответствующие клетки в таблице маркируются зеленым, желтым либо красным цветами. Одновременно с графиком формируется список узлов с более подробной информацией о них, также можно сравнить параметры прохождения пакетов в дневное и ночное время. Так что понять, на каких узлах имеются проблемы, труда не составляет.

Можно увидеть географическое представление маршрута на карте мира (вкладка «Globe Trace»), но, увы, в бесплатной версии эта возможность недоступна, так что и скриншот мы приводим с сайта разработчиков чисто для общего представления.

С помощью 3D Traceroute также можно получить данные с WHOIS-сервисов (вкладка «Whois and more»). В платной редакции сканирование будет вестись по базам данных всех регистраторов одновременно, что удобно. В бесплатной редакции придется перебирать регистраторов по очереди, а это — удовольствие уже сомнительное. Список WHOIS-сервисов пополняем через настройки («Settings» > «Whois»).

⇡#NetInfo 7.0 Build 125

Разработчик: Tsarfin Computing

Размер дистрибутива: 11,2 Мб

Распространение: условно бесплатная

NetInfo — набор из 15 сетевых утилит, объединенных в едином интерфейсе. Среди них есть Рing и Trace, являющиеся полными аналогами системных утилит Windows, но более удобные в применении благодаря комфортному запуску соответствующих процессов. Среди прочих утилит можно назвать Whois (выдает информацию о домене или IP-адресе из баз данных WHOIS), Lookup (производит поиск имени домена по IP-адресу и наоборот) и Finger (отображает информацию о пользователях, подключенных к определенному серверу). А также утилиты Daytime (показывает локальное время дня для указанного удаленного хоста), Time (синхронизирует системное время на компьютере с удаленным сервером, предоставляющем информацию о точном времени), Services (проверяет доступность сетевых сервисов), E-mail (проводит проверку адресов электронной почты на существование) и др.

Русскоязычная локализация программы отсутствует, а демо-версия программы работоспособна в течение 30 дней и почти полностью функциональна (не работают инструменты на вкладке «Web Center»). Стоимость коммерческой версии зависит от типа лицензии — на домашних пользователей рассчитана лицензия Home за 39,99 долл.

Окно NetInfo состоит из 15 вкладок, каждая для своей утилиты, но их можно активировать и иначе — путем выбора соответствующей команды из меню «Tools».

Чтобы проверить, «жив» ли интересующий сервер, достаточно перейти на вкладку «Ping», ввести URL в поле «Host» и щелкнуть на кнопке «Start». В отчете будет отображена та же самая информация, которую можно увидеть в командном окне после запуска системной утилиты Ping — то есть все отправленные по указанному адресу запросы, а также значения параметров RTT и TTL.

Запуск трассировки ничем принципиально не отличается — нужно открыть вкладку «Trace», ввести URL в поле «Host» и щелкнуть на кнопке «Start». В результатах будет показано общее число переходов и отображен список всех узлов, через которые проходили пакеты, с указанием среднего времени прохождения.

Воспользовавшись утилитой Lookup, можно без труда узнать имя домена по IP-адресу, либо провести обратный поиск.

Столь же несложно получить подробную информацию о домене или IP-адресе, активировав вкладку «Whois».

⇡#Trace3D 4.02

Разработчик: AutoNOC

Размер дистрибутива: 607 кб

Распространение: бесплатная

Trace3D — удобная утилита для визуального отображения пути движения пакетов. Программу можно скачать и использовать совершенно бесплатно (русскоязычная локализация отсутствует).

Для проведения трассировки достаточно ввести IP-адрес или имя хоста и щелкнуть на кнопке «Go». Результаты трассировки отображаются в виде таблицы и трехмерного графика, на котором разными цветами показаны минимальное, максимальное и среднее время прохождения пакетов. В таблице приводятся имена промежуточных хостов и время движения пакетов на каждом участке пути. При просмотре график можно вращать, перемещать и масштабировать. По нему легко визуально определить, на каком участке сети имеются затруднения при прохождении пакетов.

⇡#Visual Trace Route 0.8

Разработчик: IT Lights Software (разработчиком утилита более не поддерживается, но ее можно найти на порталах ПО, например, здесь)

Размер дистрибутива: 595 кб

Распространение: бесплатная

Visual Trace Route — простая утилита для визуальной трассировки. Программу можно скачать и использовать совершенно бесплатно (русскоязычная локализация отсутствует).

Никаких сложностей в проведении визуальной трассировки в Visual Trace Route нет. Нужно ввести IP-адрес или имя хоста в предназначенное для этого поле и щелкнуть на кнопке «Start». Результаты будут представлены в виде таблицы. В ней отображается количество переходов, IP-адреса и имена всех промежуточных узлов, среднее время движения пакетов (в числовом и графическом виде), а также данные TTL на каждом из этапов пути.

⇡#HyperTrace 2.03

Разработчик: AnalogX

Размер дистрибутива: 347 кб

Распространение: бесплатная

HyperTrace — простая утилита для визуальной трассировки. Программу можно скачать и использовать совершенно бесплатно (русскоязычная локализация отсутствует).

Проведение трассировки здесь организовано предельно просто — нужно ввести IP-адрес или имя хоста в предназначенное для этого поле и щелкнуть на кнопке «Trace». Результаты представлены в виде таблицы с отображением в оной IP-адреса, имени хоста, а также данных TTL и Loss для каждого из этапов пути. По умолчанию процент пропадающих пакетов не указывается, поэтому придется активировать соответствующую функцию в настройках (кнопка «Config»). Честно говоря, данные Loss у нас вызвали сомнение, так как программа для любого сервера, если таковой был доступен, стабильно указывала 0%, в то время как другие утилиты были не столь лояльны.

⇡#Заключение

Мы попытались рассмотреть несколько известных диагностических утилит, а также онлайновых сервисов. Честно признаем, что у таких многофункциональных решений, как VisualRoute, 3d Traceroute и NetInfo, были рассмотрены далеко не все возможности, а только те, что могут представлять интерес для обычного пользователя.

В перечне приведенных программ имеются как бесплатные, так и платные решения. Бесплатные утилиты (но не бесплатные редакции коммерческих продуктов) от встроенной в Windows утилиты Tracert отличаются лишь более удобным применением, но никакой дополнительной информации они не предоставляют (см. таблицу). Иное дело — платные программы, которые не просто заменяют встроенные Windows-программы Ping и Tracert, но и оказываются гораздо информативнее их. Плюс к этому, коммерческие диагностические утилиты обеспечивают наглядность процессов тестирования, поскольку отображают их в той или иной графической форме. Особенно со всех этих точек зрения выделяется утилита VisualRoute.

Таблица. Функциональность утилит для диагностики сети

| Программы / Функции | Проверка доступности удаленного узла (Ping) | Визуальная трассировка прохождения пакетов (Tracert) | Отображение результатов трассировки | Получение данных с WHOIS-сервисов |

|---|---|---|---|---|

| VisualRoute (VisualRoute Personal — 49,95 долл.; VisualRoute Lite — бесплатно) | + (по IP-адресу или имени хоста; только в версии Personal) |

+ (по IP-адресу или имени хоста) |

График, карта мира, таблица (IP-адрес, имя хоста, сеть, география, Loss, RTT), общий анализ (карта мира и таблица только в версии Personal) | + (только в версии Personal) |

| 3D Traceroute (3d Traceroute Pro — 23,95 евро; 3d Traceroute Freeware — бесплатно) | + (по IP-адресу или имени хоста) |

+ (по IP-адресу или имени хоста) |

Карта мира (только в версии Pro), таблица (IP-адрес, имя хоста, Loss, RTT) | + (в версии Freeware только с одного WHOIS-сервиса) |

| NetInfo (39,99 долл.) | + (по IP-адресу или имени хоста) |

+ (по IP-адресу или имени хоста) |

Список (IP-адрес, имя хоста (не для всех), RTT) | + |

| Trace3D (бесплатно) | — | + (по IP-адресу или имени хоста) |

Таблица (имя хоста, RTT), график | — |

| Visual Trace Route (бесплатно) | — | + (по IP-адресу или имени хоста) |

Таблица (IP-адрес, имя хоста, RTT) | — |

| HyperTrace (бесплатно) | — | + (по IP-адресу или имени хоста) |

Таблица (IP-адрес, имя хоста, Loss, RTT) | — |

Если Вы заметили ошибку — выделите ее мышью и нажмите CTRL+ENTER.

Для чего применяется механизм ICS в системах семейства Windows?

Какая утилита предназначена для тестирования сетевых соединений в ОС семейства Windows?

Какая системная утилита используется для управления маршрутизацией в ОС семейства Windows?

Какая системная утилита используется в ОС семейства Windows для редактирования реестра?

На какую максимальную скорость передачи данных можно рассчитывать, построив локальную сеть между двумя компьютерами, используя модемное соединение?

Какое устройство, подключаемое к ПК, отвечает за его сетевое взаимодействие с другими ПК и сетевым оборудованием?

Каким образом можно подключить к локальной сети карманный компьютер, работающий под управлением Windows Mobile?

Предположим, вы подключаетесь к Интернету, используя модем — медленное, неустойчивое соединение с повременной оплатой. Вы хотите переслать другому пользователю Интернета файл размером 50 Мб. Как рациональнее всего поступить в таком случае?

Какая стандартная Windows-утилита позволяет организовывать соединения по протоколу Telnet?

Существует дорогой способ подключения к Интернету с помощью спутникового оборудования. Каковы особенности этого способа?

Главная /

Интернет-технологии /

Локальные сети и интернет

Локальные сети и интернет — ответы на тесты Интуит

Правильные ответы выделены зелёным цветом.

Все ответы: Курс посвящен описанию существующих сетевых технологий, актуальных для построения домашних локальных сетей. В курсе обсуждены проводные сети, оборудование для них, протоколы передачи данных, разбор работы с разными ОС — Windows XP, 2000, 98.

Укажите преимущества модемного (Dial-Up) доступа в Интернет.

(1) высокая скорость связи

(2) широкая распространенность

(3) низкие (или отсутствующие) затраты на оборудование и подключение

(4) низкая стоимость трафика или времени соединения

(5) выход в Интернет доступен всегда и везде

Какая группа стандартов IEEE имеет отношение к локальным сетям?

(1) 801

(2) 802

(3) 803

(4) 804

Какую максимальную скорость передачи данных поддерживает стандарт IEEE 802.11g?

(1) 1 Мбит/c

(2) 10 Мбит/c

(3) 25 Мбит/c

(4) 54 Мбит/c

Какова типичная дальность связи для устройств стандарта Bluetooth 1.1.?

(1) 1-2 метра

(2) 10-15 метров

(3) 20-40 метров

(4) 100 метров