В данной статье мы изучим принцип работы встроенных утилит Windows для диагностики локальной сети: ipconfig, ping, tracert, pathping, arp, nslookup. Это минимальный набор сетевых утилит командной строки Windows, с которыми должен уметь работать сетевой инженер.

Посмотрим, как на практике можно использовать данные утилиты.

Содержание

- Команда ipconfig

- Команда ping

- Команда tracert

- Команда pathping

- Утилита arp

- Утилита nslookup

Команда ipconfig

Начнем с команды ipconfig. Данная команда используется для просмотра текущих настроек сетевых адаптеров.

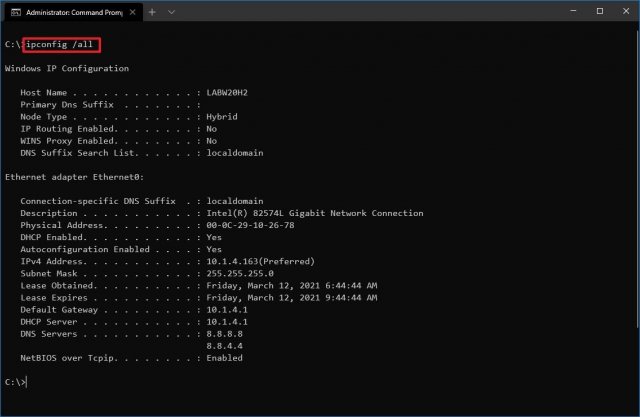

С помощью команды ipconfig мы можем увидеть основные сетевые параметры для всех существующих сетевых адаптеров как физических, так и виртуальных. Для просмотра более детальной информации запустим данную команду с ключом /all:

- ipconfig /all

Как мы видим, добавились пункты:

- Срок аренды;

- DHCP и DNS серверы;

- Включен NetBios или нет;

- MAC-адрес.

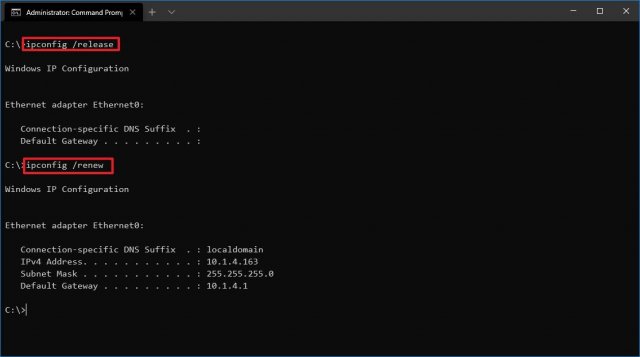

Чтобы выполнить сброс адреса, запустим команду:

- ipconfig /release

Часто, данную команду игнорируют, перед тем как выполнить обновление аренды адреса, что неправильно. Сначала необходимо выполнить сброс.

Чтобы выполнить обновление аренды сетевых значений, используют команду ipconfig с ключом /renew:

- ipconfig /renew

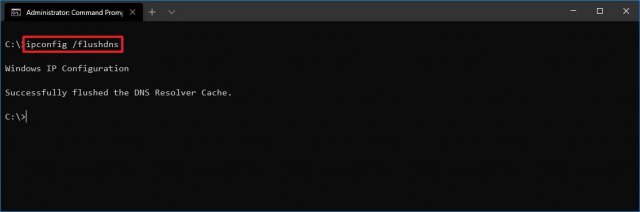

Чтобы очистить кэш DNS, необходимо запустить команду ipconfig с ключом /flushdns. Это может пригодиться в случаи, когда мы обращались к сайту, который был недоступен из-за несоответствия ip-адреса и имени DNS. Через некоторое время ошибка исчезла, но информация об этом сохранилась локально в кэше DNS. Поэтому его необходимо удалить:

- ipconfig /flushdns

Команда ping

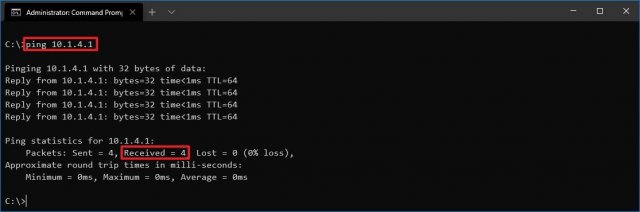

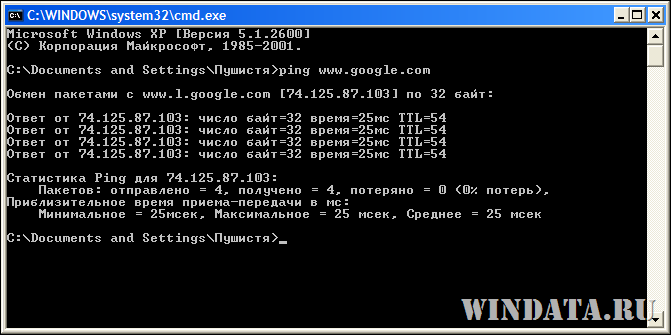

Команда ping выполняет эхо-запросы, т.е. проверяет связь до заданного узла. Покажем принцип работы данной команды в следующем примере:

- ping 8.8.8.8

Видим, что прошло четыре пакета до адреса 8.8.8.8. По умолчанию ОС Windows отправляет именно четыре пакета. Мы можем изменить это число при помощи ключа -n [число пакетов]:

- ping 8.8.8.8 -n 7

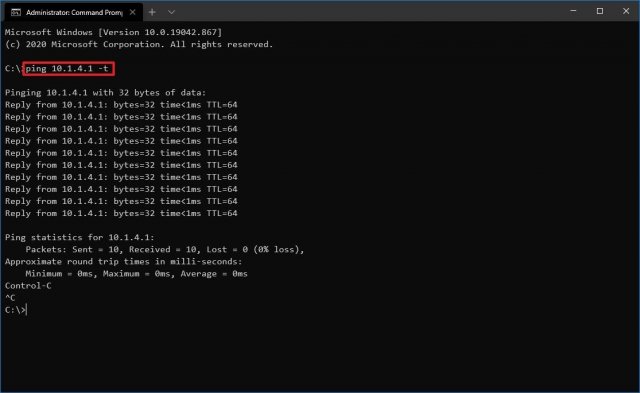

Ключ -t позволяет отправлять неограниченное количество эхо-запросов, пока мы сами не остановим его сочетанием клавиш Ctrl+C или закрытием терминала.

А также мы можем указать длину пакета (в байтах) при помощи ключа -l [значение]:

- ping 8.8.8.8 -l 62

Команда tracert

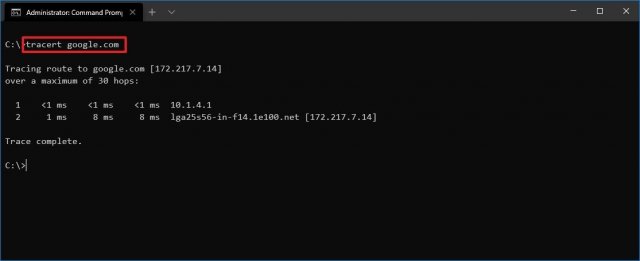

Команда tracert, еще ее называют утилитой трассировки. Команда tracert показывает все узлы на пути до заданного конкретного узла и получилось ли с ними установить связь. Покажем на примере, выполнив трассировку до узла 8.8.8.8:

- tracert 8.8.8.8

Команда pathping

Утилита pathping является аналогом tracert, но главным ее отличием является то, что связь с узлами проверяется на протяжении продолжительного промежутка времени. Это позволяет выявить неисправность там, где tracert не заметит.

- pathping 8.8.8.8

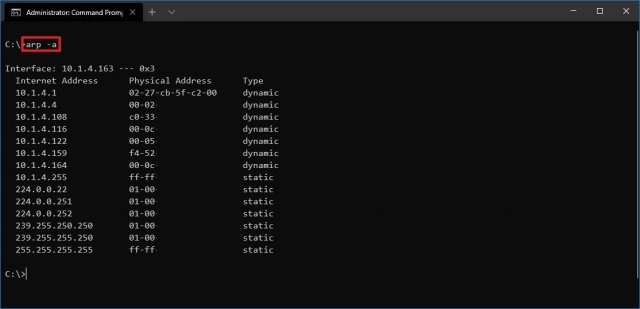

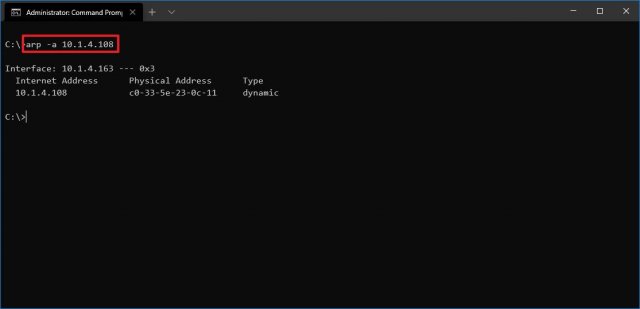

Утилита arp

Утилита arp с ключом -a позволяет посмотреть содержимое ARP таблицы. Практические проблемы в ARP таблице встречаются крайне редко, но для общих знаний будет полезно знать данную команду.

- arp -a

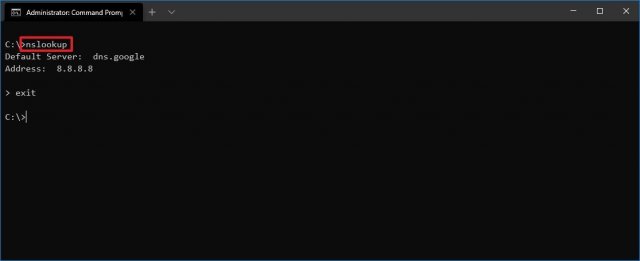

Утилита nslookup

Утилита nslookup служит для диагностики DNS. Выполним команду:

- nslookup smartadm.ru

Мы можем увидеть, что для домена smartadm.ru получен IP-адрес 37.140.192.229. При этом ответ пришел от 8.8.8.8.

Можно модифицировать данную команду, указав нужный нам DNS сервер от которого мы хотим получить запрос:

- nslookup smartadm.ru 1.1.1.1

В приведенных примерах мы просматриваем записи DNS типа A, т.е. соответствие доменного имени и IP-адреса. Давайте рассмотрим пример, как посмотреть запись типа MX для домена smartadm.ru. Сделать это можно следующим образом:

- nslookup;

- set type=mx;

- smartadm.ru

Как видно для домена smartadm.ru MX запись, относится к Яндексу.

Надеюсь, данная статья была вам полезна.

Цель работы: Научиться применять сетевые утилиты командной строки Windows.

Содержание

Теория

Подготовительная часть

Порядок выполнения задания

Варианты Скачать журнал группы с вариантами

Web-ресурсы

Теория

Утилитами называются сравнительно небольшие программы, предназначенные для решения каких-либо узкоспециализированных задач. В данной работе рассматриваются утилиты операционной системы Windows, используемые для диагностики сетевых подключений. Обзор утилит мы совместим с изучением основ теории компьютерных сетей.

Утилита ipconfig

Для связи с сетью компьютеры оснащаются сетевыми интерфейсами, к которым относятся

Ethernet платы, Wi-Fi и WiMAX модули. Указанные интерфейсы должны иметь IP адреса. Пример такого адреса – 192.168.0.1. Компьютер может иметь не одну плату, а две или три, и каждая из них будет иметь свой IP адрес. Если имеется WiMAX модуль, то и он будет иметь свой IP адрес. Таким образом, компьютер может иметь несколько адресов. Адреса необходимы для организации пересылки сообщений по сети. Адреса должны быть уникальными, т.е. неповторяющимися. Ведь если в сети находятся два компьютера с одинаковыми адресами, то кому из них будет адресовано сообщение с указанным адресом? Отметим также, что IP адреса разбиты на две категории: приватные и публичные. Приватные адреса имеют силу лишь для своей локальной сети и в глобальной сети они не видны. Примером такого адреса является 192.168.0.1. Существуют сотни тысяч, а может быть, миллионы локальных сетей, в которых встречаются компьютеры с одинаковыми приватными адресами, и они никак не конфликтуют между собой из-за совпадения адресов. Публичные же адреса уникальны для всей глобальной сети.

Компьютеры образуют сети, которые также имеют свои адреса. Например, компьютер с адресом 192.168.0.1 находится в сети с адресом 192.168.0.0. У адреса сети и адреса компьютера, как видим, совпадают первые три числа. Сколько же на самом деле должно совпадать чисел определяет так называемая маска подсети. Для нашего примера эта маска имеет вид 255.255.255.0. Такое значение маски чаще всего и встречается в локальных сетях. Более подробно об IP адресации и, соответственно, о маске подсети будет изложено в теоретической части данного курса.

Сами компьютерные сети не изолированы друг от друга. Для связи их между собой используются специализированные компьютеры, называемые маршрутизаторами. Такие сетевые устройства имеют как минимум два сетевых интерфейса, один из которых принадлежит одной сети, другой же является частью второй сети. Маршрутизатор, перенаправляя сообщения с одного своего интерфейса на другой, обеспечивает межсетевой трафик. Если маршрутизатор имеет три платы, то он будет находиться на границе трех сетей. Широкое распространение получили двухточечные сети, которые образуют два маршрутизатора, соединенные общим кабелем. Интерфейсы обеих маршрутизаторов, присоединенные к разным концам одного кабеля, должны иметь адреса, относящиеся к одной и той же сети. Более часто встречаются тупиковые сети. Такие сети связаны лишь с одним маршрутизатором (отсюда и название сети — тупиковая). Компьютеры, находящиеся в такой сети, отправляют сообщения, адресованные в другие сети, на интерфейс этого маршрутизатора. Компьютеры, следовательно, должны знать адрес интерфейса маршрутизатора своей сети. Такой адрес носит название основной шлюз. Маршрутизатор полученные от компьютеров тупиковой сети сообщения перенаправляет дальше, передавая их своим соседям-маршрутизаторам по двухточечным каналам связи. Таким образом, сообщение последовательно перемещается по следующим сетям: тупиковая сеть, двухточечная сеть 1, двухточечная сеть 2, …, двухточечная сеть N, тупиковая сеть. Если же маршрут перемещения изучать по узлам, то он будет таким: компьютер (отправитель сообщения), маршрутизатор 1, маршрутизатор 2, …, маршрутизатор N-1, компьютер (получатель сообщения).

Подытоживая вышесказанное, отметим, что таким образом для настройки сетевого интерфейса компьютера необходимо назначить ему IP адрес, маску подсети и указать основной шлюз.

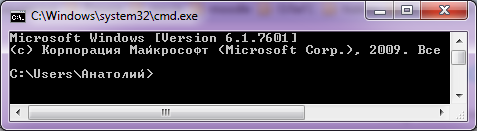

Программа ipconfig предназначена для получения информации о настройках сетевых интерфейсов. Выполняется данная утилита в окне командной строки. Для этого необходимо нажать кнопку Пуск и выбрать пункт «Выполнить…». Далее следует ввести cmd и нажать Enter. В открывшемся окне командной строки

следует ввести команду ipconfig и нажать Enter. Пример результата выполнения данной утилиты:

C:UsersАнатолий>ipconfig

Настройка протокола IP для Windows

Ethernet adapter Сетевое подключение Bluetooth:

Состояние среды. . . . . . . . : Среда передачи недоступна.

DNS-суффикс подключения . . . . . :

Адаптер беспроводной локальной сети Беспроводное сетевое соединение:

DNS-суффикс подключения . . . . . : Home

Локальный IPv6-адрес канала . . . : fe80::595:5d8d:56f5:500c%41

IPv4-адрес. . . . . . . . . . . . : 192.168.0.206

Маска подсети . . . . . . . . . . : 255.255.255.0

Основной шлюз. . . . . . . . . : 192.168.0.10

Ethernet adapter Подключение по локальной сети:

Состояние среды. . . . . . . . : Среда передачи недоступна.

DNS-суффикс подключения . . . . . :

Туннельный адаптер isatap.{DDDBA9F8-664B-4B57-B2D0-93DE69D2FBE7}:

Состояние среды. . . . . . . . : Среда передачи недоступна.

DNS-суффикс подключения . . . . . :

Туннельный адаптер Подключение по локальной сети* 3:

Состояние среды. . . . . . . . : Среда передачи недоступна.

DNS-суффикс подключения . . . . . :

Туннельный адаптер isatap.{73A36F53-6EE2-4F00-B90B-D11719558242}:

Состояние среды. . . . . . . . : Среда передачи недоступна.

DNS-суффикс подключения . . . . . :

Туннельный адаптер isatap.Home:

Состояние среды. . . . . . . . : Среда передачи недоступна.

DNS-суффикс подключения . . . . . :Home

В данном примере команда выполнялась на ноутбуке. Связь с «внешним миром» осуществлена с помощью беспроводной сети. IP адрес интерфейса ноутбука — 192.168.0.206, маска — 255.255.255.0, шлюз — 192.168.0.10. Интерфейсы ноутбука и маршрутизатора находятся в одной сети 192.168.0.0. Сетевой кабель не подключен (по Ethernet адаптеру среда передачи недоступна).

Утилита ping

Компьютеры и другие узлы сети помимо IP адресов имеют так называемые доменные адреса. Такие адреса удобны пользователям сети, так как они легче запоминаются. К примеру доменный адрес mаil.ru запомнить намного проще чем его IP аналог в виде 94.100.180.70. За соответствие доменных и IP адресов отвечает DNS служба. Когда с компьютера исходит запрос на какой-либо сетевой ресурс по его доменному адресу, то DNS служба позволяет определить соответствующий этому ресурсу IP адрес.

Утилита ping позволяет проверить доступность какого-либо удаленного узла по сети. С этой целью на указанный узел отправляется сообщение в виде запроса, и утилита переходит в режим ожидания прихода ответного сообщения. По истечении некоторого времени посылается повторное сообщение. По результатам обмена сообщениями выводится статистика о качестве связи между двумя узлами. Для пингования удаленного узла можно использовать либо его IP адрес, либо его доменное имя.

Команда ping 127.0.0.1 позволяет проверить настройку самого сетевого интерфейса. Адрес 127.0.0.1 является служебным и узлам сети не назначается. DNS аналог этого адреса: localhost. Сетевой интерфейс при использовании данного адреса пингует сам себя

ping 127.0.0.1

Обмен пакетами с 127.0.0.1 по с 32 байтами данных:

Ответ от 127.0.0.1: число байт=32 время<1мс TTL=128

Ответ от 127.0.0.1: число байт=32 время<1мс TTL=128

Ответ от 127.0.0.1: число байт=32 время<1мс TTL=128

Ответ от 127.0.0.1: число байт=32 время<1мс TTL=128

Статистика Ping для 127.0.0.1:

Пакетов: отправлено = 4, получено = 4, потеряно = 0

(0% потерь)

Приблизительное время приема-передачи в мс:

Минимальное = 0мсек, Максимальное = 0 мсек, Среднее = 0 мсек

В рассмотренном случае сетевой интерфейс настроен без ошибок, потери отсутствуют. Параметр TTL переводится как «время жизни» (time to life). Его создает узел, отправляющий в сеть свое сообщение. Маршрутизаторы, передавая данное сообщение из одной сети в другую, убавляют TTL на единицу. Если на каком-то маршрутизаторе TTL будет убавлено до нуля, то сообщение будет уничтожено. Маршрутизатор, удаливший из сети сообщение, извещает об этом отправителя, указывая свой адрес.

Второй вариант использования ping – это проверка состояния тупиковой сети, в которой находится сам узел. С этой целью пингуется основной шлюз:

ping 192.168.0.10

Обмен пакетами с 192.168.0.10 по с 32 байтами данных:

Ответ от 192.168.0.10: число байт=32 время=11мс TTL=64

Ответ от 192.168.0.10: число байт=32 время=10мс TTL=64

Ответ от 192.168.0.10: число байт=32 время=9мс TTL=64

Ответ от 192.168.0.10: число байт=32 время=8мс TTL=64

Статистика Ping для 192.168.0.10:

Пакетов: отправлено = 4, получено = 4, потеряно = 0

(0% потерь)

Приблизительное время приема-передачи в мс:

Минимальное = 8мсек, Максимальное = 11 мсек, Среднее = 9 мсек

В данном примере маршрутизатор доступен. Он в свои ответные сообщения помещает TTL (64) отличное от TTL (128) сетевого интерфейса компьютера.

Для проверки доступности удаленного хоста, как правило, применяются доменные адреса:

ping esstu.ru

Обмен пакетами с esstu.ru [212.0.68.2] с 32 байтами данных:

Ответ от 212.0.68.2: число байт=32 время=7мс TTL=57

Ответ от 212.0.68.2: число байт=32 время=8мс TTL=57

Ответ от 212.0.68.2: число байт=32 время=10мс TTL=57

Ответ от 212.0.68.2: число байт=32 время=7мс TTL=57

Статистика Ping для 212.0.68.2:

Пакетов: отправлено = 4, получено = 4, потеряно = 0

(0% потерь)

Приблизительное время приема-передачи в мс:

Минимальное = 7мсек, Максимальное = 10 мсек, Среднее = 8 мсек

Удаленный узел доступен. В данном случае мы видим, что DNS служба определила IP адрес узла в виде 212.0.68.2.

Утилита имеет несколько опций, из которых рассмотрим лишь одну: -i, позволяющую задать значение TTL:

ping -i 1 esstu.ru

Обмен пакетами с esstu.ru [212.0.68.2] с 32 байтами данных:

Ответ от 192.168.0.10: Превышен срок жизни (TTL) при передаче пакета.

Ответ от 192.168.0.10: Превышен срок жизни (TTL) при передаче пакета.

Ответ от 192.168.0.10: Превышен срок жизни (TTL) при передаче пакета.

Ответ от 192.168.0.10: Превышен срок жизни (TTL) при передаче пакета.

Статистика Ping для 212.0.68.2:

Пакетов: отправлено = 4, получено = 4, потеряно = 0

(0% потерь)

Здесь TTL был принят равным 1 и сообщение с пингом было уничтожено на шлюзе (192.168.0.10). В следующем примере TTL=2

ping -i 2 esstu.ru

Обмен пакетами с esstu.ru [212.0.68.2] с 32 байтами данных:

Ответ от 192.168.1.1: Превышен срок жизни (TTL) при передаче пакета.

Ответ от 192.168.1.1: Превышен срок жизни (TTL) при передаче пакета.

Ответ от 192.168.1.1: Превышен срок жизни (TTL) при передаче пакета.

Ответ от 192.168.1.1: Превышен срок жизни (TTL) при передаче пакета.

Статистика Ping для 212.0.68.2:

Пакетов: отправлено = 4, получено = 4, потеряно = 0

(0% потерь)

На этот раз сообщение дошло до маршрутизатора (192.168.1.1), который был вторым за шлюзом. Так, постепенно меняя значение TTL, можно получить список всех маршрутизаторов, находящихся между компьютером и удаленным узлом 212.0.68.2.

Утилита tracert

Эта утилита, последовательно применяя пинг с увеличивающимся TTL, позволяет получить список промежуточных маршрутизаторов:

tracert esstu.ru

Трассировка маршрута к esstu.ru [212.0.68.2]

с максимальным числом прыжков 30:

1 1 ms 1 ms 1 msWRT54GL [192.168.0.10]

2 3 ms 2 ms 2 ms 192.168.1.1

3 8 ms 4 ms 5 ms ULND-BRAS3.sib.ip.rostelecom.ru [213.228.116.203]

4 17 ms 5 ms 8 ms 213.228.114.27

5 8 ms 3 ms 3 ms core-gi-0-2.burnet.ru [212.0.64.90]

6 7 ms 5 ms 6 ms ws-70-71.burnet.ru [212.0.70.71]

7 8 ms 4 ms 3 ms 86.110.127.129

8 8 ms 4 ms 4 ms 212.0.68.2

Трассировка завершена.

Между двумя узлами в данном случае находится 7 маршрутизаторов. Трансляция сетевых адресов (NAT) реализуется на маршрутизаторе с адресом 192.168.1.1. Пояснение: Данный адрес является приватным и он назначен ближнему интерфейсу роутера. Дальний его интерфейс имеет публичный адрес, так как он находится в одной сети с интерфейсом следующего маршрутизатора (213.228.116.203). Следовательно на данном роутере настроен NAT, позволяющий подменять в сообщениях приватные адреса публичными.

Утилита pathping

Утилита pathping сочетает в себе черты команд ping и tracert, позволяя получить дополнительную информацию, которую не обеспечивают две последние. Команда определяет процент потерь сообщений на всех переходах, выявляя самые медленные и ненадежные участки маршрута.

pathping esstu.ru

Трассировка маршрута к esstu.ru [212.0.68.2]

с максимальным числом прыжков 30:

0 EXPHOME.Home [192.168.0.206]

1 WRT54GL [192.168.0.10]

2 Broadcom.Home [192.168.1.1]

3 ULND-BRAS3.sib.ip.rostelecom.ru [213.228.116.203]

4 213.228.114.27

5 core-gi-0-2.burnet.ru [212.0.64.90]

6 ws-70-71.burnet.ru [212.0.70.71]

7 86.110.127.129

8 212.0.68.2

Подсчет статистики за: 200 сек. ...

Исходный узел Маршрутный узел

Прыжок RTT Утер./Отпр. % Утер./Отпр. % Адрес

0 EXPHOME.Home [192.168.0.206]

0/ 100 = 0% |

1 6мс 0/ 100 = 0% 0/ 100 = 0% WRT54GL [192.168.0.10]

0/ 100 = 0% |

2 8мс 0/ 100 = 0% 0/ 100 = 0% Broadcom.Home [192.168.1.1]

0/ 100 = 0% |

3 11мс 0/ 100 = 0% 0/ 100 = 0% ULND-BRAS3.sib.ip.rostelecom.ru [213.228.116.203]

0/ 100 = 0% |

4 11мс 0/ 100 = 0% 0/ 100 = 0% 213.228.114.27

0/ 100 = 0% |

5 10мс 0/ 100 = 0% 0/ 100 = 0% core-gi-0-2.burnet.ru [212.0.64.90]

0/ 100 = 0% |

6 15мс 0/ 100 = 0% 0/ 100 = 0% ws-70-71.burnet.ru [212.0.70.71]

0/ 100 = 0% |

7 --- 100/ 100 =100% 100/ 100 =100% 86.110.127.129

0/ 100 = 0% |

8 12мс 0/ 100 = 0% 0/ 100 = 0% 212.0.68.2

Трассировка завершена.

В настройках некоторых маршрутизаторов может стоять запрет на выдачу ответа на пришедший пинг. В данном примере маршрутизатор с подобной настройкой имеет адрес 86.110.127.129. Попытка отправить пинг на этот адрес убеждает нас в справедливости этого утверждения:

ping 86.110.127.129

Обмен пакетами с 86.110.127.129 по с 32 байтами данных:

Превышен интервал ожидания для запроса.

Превышен интервал ожидания для запроса.

Превышен интервал ожидания для запроса.

Превышен интервал ожидания для запроса.

Статистика Ping для 86.110.127.129:

Пакетов: отправлено = 4, получено = 0, потеряно = 4

(100% потерь)

Утилита arp

Сетевые интерфейсы, такие как Ethernet, Wi-Fi и WiMAX, имеют вшитые в их микросхемы адреса. Пример подобного адреса: 70-F3-95-A6-FE-0C. Эти адреса, называемые аппаратными, физическими или MAC, должны добавляться к сообщениям, прежде чем они будут переданы через сеть. Не все сети используют такие адреса, но в тупиковых они, как правило, применяются. Узел, собирающийся отправить сообщение M другому узлу, должен предварительно узнать MAC адрес получателя сообщения. Для решения данной проблемы узел применяет технологию ARP. Как работает ARP? Узел отправляет ARP запрос всем узлам своей сети. В запрос узел «вкладывает» IP адрес получателя сообщения M. На запрос отвечает лишь тот, у кого требуемый IP адрес. В своем ответе он сообщает свой MAC адрес. И лишь после этого первый узел ему сможет отправить свое сообщение M. В данном случае мы рассмотрели перессылку сообщения M, относящегося к внутрисетевому трафику. Если же оба узла находятся в разных сетях, то узел должен своё сообщение перенаправить маршрутизатору своей сети. Это означает, что к сообщению должен быть добавлен MAC адрес сетевого интерфейса маршрутизатора. В таком случае, ARP запрос узла адресуется маршрутизатору. Таким образом, основной шлюз, указываемый при настройке сетевой платы узла, необходим для определения MAC адреса интерфейса маршрутизатора. Для уменьшения ARP трафика компьютеры в течении некоторого времени хранят в своей памяти таблицу с IP и MAC адресами тех устройств, с которыми они в последнее время обменивались сообщениями.

Утилита arp позволяет получить таблицу соответствия IP адресов и MAC-адресов. Ниже приведен вывод, полученный командой arp, выполненной с ключом –a

arp -a

Интерфейс: 192.168.0.206 --- 0xe

адрес в Интернете Физический адрес Тип

192.168.0.10 20-aa-4b-2a-d5-21 динамический

192.168.0.255 ff-ff-ff-ff-ff-ff статический

224.0.0.22 01-00-5e-00-00-16 статический

224.0.0.252 01-00-5e-00-00-fc статический

239.192.152.143 01-00-5e-40-98-8f статический

239.255.255.250 01-00-5e-7f-ff-fa статический

255.255.255.255 ff-ff-ff-ff-ff-ff статический

В данном случае мы видим, что основной шлюз (192.168.0.10) имеет MAC адрес 20-aa-4b-2a-d5-21.

Утилита netstat

Когда мы говорим: «компьютеры обмениваются сообщениями», то это не совсем точное утверждение. На самом деле обмен происходит между сетевыми приложениями. В оперативной памяти компьютера одновременно могут находиться и выполняться несколько программ, получающих сообщения из сети или отправляющие их в сеть. Как же сообщения, приходящие из сети в компьютер, распределяются между этими приложениями? На этот случай в сообщениях предусмотрены дополнительные адреса, называемые портами. Здесь уместно привести аналогию с обычной почтовой корреспонденцией. Для того чтобы письмо было доставлено в многоквартирный дом (компьютер), на конверте письма указывается номер дома (IP адрес компьютера). Затем письма необходимо разложить по почтовым ящикам согласно номерам квартир. Номер квартиры, присутствующий на конверте письма, и есть аналог портов. Далее жильцы (т.е. сетевые приложения) забирают эти письма (сообщения).

Распределение потока сообщений, приходящих из сети на компьютер, по разным портам называется демультиплексированием. И, напротив, сбор сообщений от разных приложений в единый поток и отправляемый в сеть называется мультиплексированием.

Когда приложение хочет обменяться сообщениями с другим удаленным приложением, оно должно знать не только IP адрес компьютера данного приложения, но и номер порта, которое то приложение использует. Эта связка из двух адресов (IP адрес и порт) называется сокетом.

Как же приложение, собирающее отправить свое сообщение, выясняет номер порта, используемое адресатом? Здесь следует упомянуть про клиент-серверную архитектуру, применяемую в сетевых технологиях. Одно из приложений является сервером, получающим запросы от клиентов, обрабатывающим их и отправляющим клиенту результаты обработки запросов. Клиенты же являются инициаторами соединения между ними и сервером, отправляя серверу свои запросы. При разработке подобных сетевых приложений программисты заранее определяют номера портов, которые их сервера будут использовать. Клиенты, соответственно, при своих запросах на сервер должны использовать этот порт. Сервер, будучи запущенным, должен постоянно находиться в оперативной памяти своего компьютера, ожидая прихода из сети сообщений от клиентов на «прослушиваемый» им порт.

Возможны конфликтные ситуации, вызванные применением одного и того же порта разными серверными программами. Если запускаемый сервер обнаружит, что его порт использует другое приложение, то он не сможет выполнять свои функции в своем обычном режиме. В то же время другой сервер, занимающий этот порт, будет получать сообщения от чужих клиентов, что может приводить к ошибкам его исполнения. Следовательно, важно распределять порты таким образом, чтобы серверные программы не конфликтовали между собой из-за совпадения используемых ими портов. За распределение портов отвечает организация IANA (Internet Assigned Numbers Authority, Администрация адресного пространства Интернет).

Таким образом, оба приложения (клиент и сервер) устанавливают между собой соединение, используя два сокета. Сокеты можно условно представить в виде двух розеток, соединенных между собой неким виртуальным каналом связи. Когда одно приложение «помещает» в сокет свое сообщение, то оно доставляется на другой конец канала — на второй сокет, и попадает, таким образом, другому приложению.

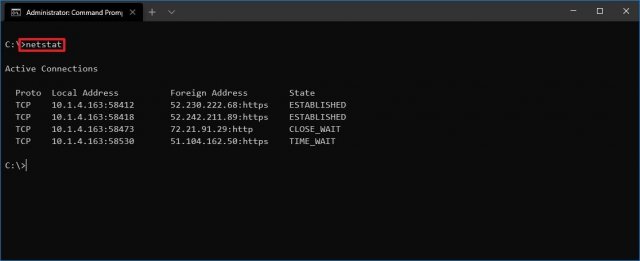

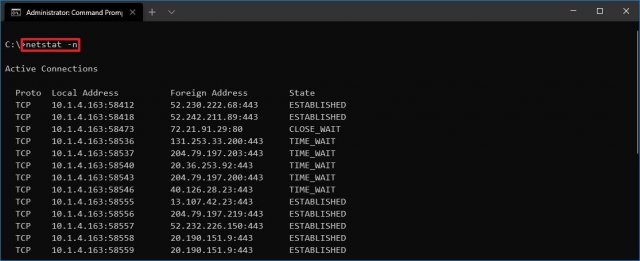

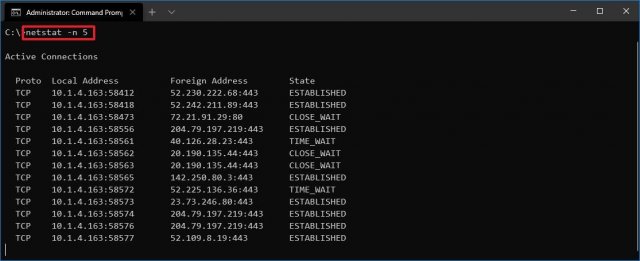

Команда netstat позволяет получить список сокетов. Ниже приведен вывод этой команды, полученный c использованием опций -a, -n и -o.

netstat -ano Активные подключения Имя Локальный адрес Внешний адрес Состояние PID TCP 0.0.0.0:80 0.0.0.0:0 LISTENING 2944 TCP 0.0.0.0:135 0.0.0.0:0 LISTENING 892 TCP 0.0.0.0:443 0.0.0.0:0 LISTENING 2944 TCP 0.0.0.0:445 0.0.0.0:0 LISTENING 4 TCP 0.0.0.0:2869 0.0.0.0:0 LISTENING 4 TCP 0.0.0.0:5357 0.0.0.0:0 LISTENING 4 TCP 0.0.0.0:26143 0.0.0.0:0 LISTENING 4 TCP 0.0.0.0:45662 0.0.0.0:0 LISTENING 2920 TCP 0.0.0.0:49152 0.0.0.0:0 LISTENING 576 TCP 0.0.0.0:49153 0.0.0.0:0 LISTENING 1020 TCP 0.0.0.0:49154 0.0.0.0:0 LISTENING 724 TCP 0.0.0.0:49155 0.0.0.0:0 LISTENING 660 TCP 0.0.0.0:49160 0.0.0.0:0 LISTENING 640 TCP 0.0.0.0:61741 0.0.0.0:0 LISTENING 2944 TCP 127.0.0.1:5939 0.0.0.0:0 LISTENING 2580 TCP 127.0.0.1:10000 0.0.0.0:0 LISTENING 2920 TCP 127.0.0.1:49156 127.0.0.1:49157 ESTABLISHED 2952 TCP 127.0.0.1:49157 127.0.0.1:49156 ESTABLISHED 2952 TCP 127.0.0.1:49158 127.0.0.1:49159 ESTABLISHED 2952 TCP 127.0.0.1:49159 127.0.0.1:49158 ESTABLISHED 2952 TCP 192.168.0.206:139 0.0.0.0:0 LISTENING 4 TCP 192.168.0.206:54842 64.4.23.171:40013 ESTABLISHED 2944 TCP 192.168.0.206:54844 157.56.53.42:12350 ESTABLISHED 2944 TCP 192.168.0.206:54845 173.252.121.3:5222 ESTABLISHED 2944 TCP 192.168.0.206:54850 191.235.188.99:443 ESTABLISHED 2944 TCP 192.168.0.206:54893 64.4.61.132:443 ESTABLISHED 2944 TCP 192.168.0.206:54919 157.56.194.7:443 ESTABLISHED 2944 TCP 192.168.0.206:55125 185.39.80.24:80 ESTABLISHED 3684 TCP 192.168.0.206:57762 137.116.224.167:443 TIME_WAIT 0 TCP 192.168.0.206:57770 81.19.104.81:443 TIME_WAIT 0 TCP 192.168.0.206:57792 192.168.0.10:1780 TIME_WAIT 0 TCP 192.168.0.206:57793 192.168.0.10:1780 TIME_WAIT 0 TCP 192.168.0.206:57822 81.19.104.81:443 TIME_WAIT 0 TCP 192.168.0.206:57845 176.119.71.119:62348 ESTABLISHED 2920 < дальнейший вывод был пропущен>

Cокеты обозначаются в виде IP_адрес:порт (с двоеточием между адресами). Например, 192.168.0.206:54842. Виртуальный канал связи, существующий между двумя сетевыми приложениями, обозначен парой сокетов. Например, 192.168.0.206:54842 и 64.4.23.171:40013. Первый сокет открыт на компьютере, другой на удаленном узле. Адрес в виде 0.0.0.0 означает любые IP адреса. Если в качестве номера порта присутствует 0, то это означает любые значения портов. В колонке «Состояние» отображается состояние соединения:

- LISTENING – ожидание подключения;

- ESTABLISHED– соединение установлено, идет обмен сообщениями;

- TIME_WAIT–время ответа превышено.

Первый тип состояния (LISTENING) означает, что сетевое приложение ждет установления соединения по определенному порту. Например, сокет 0.0.0.0:443 означает, что какое-то удаленное приложение может отправить на компьютер сообщение на порт 443 с целью установить виртуальное соединение.

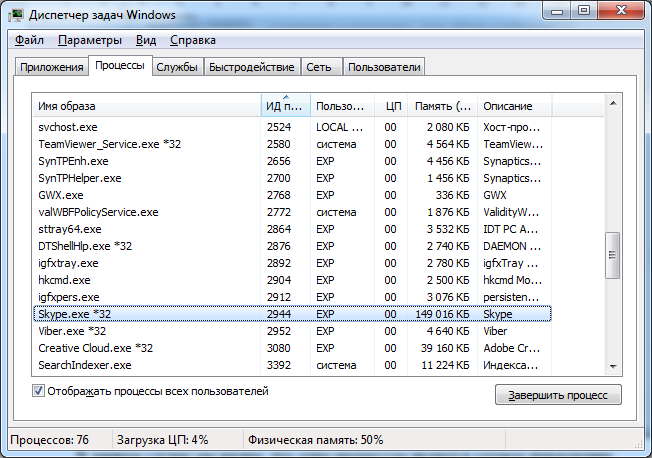

В последней колонке (PID) выводятся номера процессов. Под процессами понимаются приложения. Из вывода мы видим, что процесс 2944 ждет подключения по портам 80, 443 и 61741. Как выше было сказано, какая-то программа с другого узла может отправить запрос на установление соединения с процессом 2944. Такая программа своё сообщение может адресовать на любой из указанных трех портов. Чтобы выяснить, какая программа запущена под видом процесса 2944, вызовем диспетчер задач (Ctrl+Alt+Delete). В окне диспетчера перейдем на вкладку Процессы и войдем в меню Вид. Далее выберем строчку Выбрать столбцы и активируем чекбокс ИД процесса (PID). Щелкнем по OK. Затем отсортируем таблицу по столбцу ИД процесса (PID), щелкнув по его названию. Находим запись, соответствующую процессу 2944.

В данном случае мы видим, что этим процессом является сетевое приложение Skype. Приведенный выше вывод netstat показывает, что данная программа поддерживает связь с шестью удаленными skype приложениями других пользователей. Для каждого соединения был создан отдельный сокет.

Подготовительная часть

В начало

Все команды выполняются в окне командной строки и дублируются с помощью пакетного файла. Правила запуска окна командной строки были рассмотрены выше (рис. 1). Отметим лишь, что команды в окне вводятся с клавиатуры и выполняются нажатием на клавишу Enter. Предыдущие команды можно вызвать для редактирования и повторного выполнения с помощью клавиши Стрелка вверх. Скриншоты окна помещайте в файл отчета со всеми необходимыми комментариями.

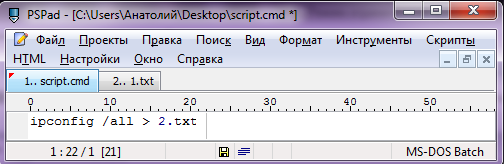

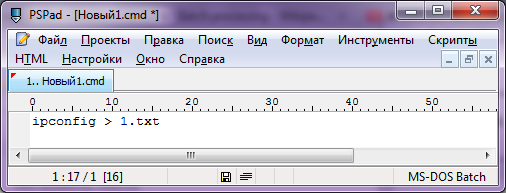

Рассмотрим приемы работы с пакетным файлом. Для этого Вам потребуется специализированный текстовый редактор PSPad. С помощью поисковых машин Интернета (Google, Яндекс и т.п.) найдите сайт разработчика данного редактора. Скачайте дистрибутив редактора и инсталлируйте его на своем компьютере. Также рекомендуется с данного сайта скачать русификатор, который следует распаковать в папку Lang.

Запустите PSPad и в его окне выполните команду Файл/Новый. Выберите тип файла MS-DOS Batch (второй вариант Windows Shell Script ). В созданный файл введите строку текста ipconfig > 1.txt

Сохраните файл на рабочий стол под именем script. На рабочем столе файл имеет вид

Для его выполнения выполните двойной щелчок по нему мышью. На рабочем столе появится новый файл в виде

Для открытия файла 1.txt следует вернуться в окно PSPad. В меню Формат PSPad’а выберите OEM и затем откройте файл 1.txt (Файл/Открыть…). Важно соблюдать порядок действий: вначале выбирать OEM и после открывать файл. Из данного файла некоторые фрагменты вывода можно скопировать в файл отчета по лабораторной работе.

Поменяйте строку в скрипте на ipconfig /all > 2.txt

Красный уголок у названия скрипта предупреждает, что файл был изменен, но не сохранен. Сохраните файл. Уголок должен исчезнуть. При выполнении команды ipconfig /all вывод будет помещен в текстовый файл 2.txt. Запустите с рабочего стола скрипт и просмотрите в PSPad’е содержимое файла 2.txt.

Порядок выполнения задания

В начало

- Скачайте заготовку отчета.

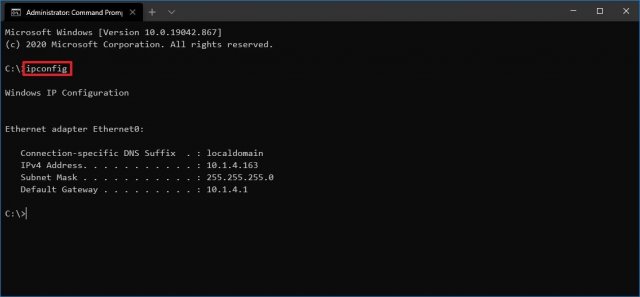

- В окне командной строки выполните команду ipconfig. Скрин окна (Alt+Print Scr) поместите в отчет (Ctrl+V). Вывод команды ipconfig перенаправьте в текстовый файл, используя пакетный файл. Запишите в отчет информацию об IP адресе сетевого адаптера, маске сети и шлюзе по умолчанию.

- Для получения более подробной информации о настройках адаптера запустите в окне командной строки утилиту ipconfig с ключом /all. Скрин окна поместите в отчет.

- Повторите команду ipconfig /all с выводом в текстовый файл и запишите в отчет информацию о физическом адресе сетевой платы.

- Применив команду ping, проверьте настройку платы, доступность основного шлюза и доступность удаленного узла. Адреса удаленных узлов выбирайте по своему варианту. Скрины и выводы поместите в отчет.

- Используя опцию -i команды ping определите адреса первых трех маршрутизаторов находящихся между вашим компьютером и удаленным узлом. Адреса и скрины поместите в отчет.

- Применив команду tracert, получите список роутеров на маршруте от вашего компьютера до удаленного узла. Определите адрес роутера, на котором действует NAT.

- Используя pathping, изучите состояние линков на маршруте от вашего компьютера до удаленного узла и определите самые «узкие места» (т.е. самые медленные участки).

- Получите таблицу ARP вашего компьютера. Выпишите в отчет MAC адрес основного шлюза.

- Командой netstat, выполненной с ключами –a, –n и –o, получите список соединений, действующих на Вашем компьютере.

- Определите имя любого приложения, установившего соединение с удаленной программой. Свой вывод обоснуйте соответствующим скрином.

Варианты

В начало

- infpol.ru

- vk.com

- one.one.one.one

- yandex.ru

- ok.ru

- mail.ru

- rambler.ru

- wikipedia.org

- youtube.com

- facebook.com

- infpol.ru

- edu03.ru

- edu.ru

- twitter.com

- bgtrk.ru

- gmail.com

- habrahabr.ru

- exponenta.ru

- informika.ru

- narod.ru

Web-ресурсы

В начало

- Работа с сетью в командной строке Windows

Как и любая другая операционная система, Windows имеет свои собственные основные сетевые утилиты командной строки, которые широко используются для устранения неполадок и сбора информации. Этими сетевыми утилитами для Windows являются Ping, Tracert, IPConfig, и т.п., которые очень полезны и позволяют управлять и контролировать сетевые подключения без установки дополнительного программного обеспечения. Для тех, кто не в курсе таких инструментов, или не ясно, о том, как работать с этими инструментами, давайте обсудим, что эти сетевые утилиты для Windows могут делать.

Ping

Ping — это команда, использующаяся для проверки того, может ли исходный компьютер достичь указанного целевого компьютера. Как правило, Ping посылает пакеты ICMP запроса к удаленному хосту (компьютеру в сети), и, если удаленный адрес назначения отправляет ответ, то он считается активным (находиться в сети в данный момент). Кроме того, всякий раз, когда Вы «пингуете» хост и получает ответ, Вы можете видеть время, необходимое для того, чтобы пакет дошёл до адресата и вернулся отправителю. Если удаленный хост не доступен или настроен не отвечать на пакеты Ping, то вы будете иметь потери пакетов и получаю ошибки «Превышен интервал ожидания для запроса».

В общем случае команда ping выглядит примерно так:

ping www.google.com

Вы также можете использовать различные флаги, такие как -n, -f или -a для достижения различных результатов.

- -n — Определяет количество эхо-запросов для отправки. По умолчанию 4 запроса.

- -w — Позволяет настроить тайм-аут (в миллисекундах). Умолчанию 1000 (1-й тайм-аут).

- -l — Позволяет настроить размер пакета ping. Размер по умолчанию составляет 32 байта.

- -f — Устанавливает бит не фрагментировать пакет ping. По умолчанию, пакет ping позволяет использование фрагментации.

Также мы можем использовать параметр –t, который будет «пинговать» хост до тех пор, пока мы не остановим его вручную. Помимо URL, вы можете также ввести IP-адрес в качестве пункта назначения.

Tracert

В то время как команда ping используется, если исходный компьютер может добраться до места назначения, то команда Tracert в Windows, используется, чтобы увидеть путь, который проходит пакет от источника к заданной цели. Лучше всего в команде TRACERT является то, что в её выводе перечислены все маршрутизаторы, через которые она проходит, а также показывает время, необходимое для каждого хопа (каждого сетевого узла). Так же, как команда Ping, Tracert может быть использована для устранения неполадок. В общем случае команда Tracert выглядит примерно так:

tracert www.google.com

Netstat

Netstat выступает в качестве сетевого статиста, и она может быть использован для отображения всей информации о входящих и исходящих соединений по сети. По умолчанию, команда Netstat показывает Вам простой список всех открытых соединений TCP наряду с IP-адресами источника и назначения. Например, выполнив следующую команду, Вы увидите все активные TCP соединения с компьютера Windows.

netstat –f

IPConfig

Начиная с Windows NT, Microsoft представила новую команду под названием IPConfig, которая предназначена для того, чтобы позволить пользователям управлять и просматривать все сетевые данные компьютера Windows. Ниже приведены некоторые из наиболее часто используемых команд Ipconfig.

ipconfig /all

Команда, использованная выше может быть применена для просмотра сведений о всех сетевых адаптерах, подключенных к компьютеру Windows.

ipconfig /flushdns

Flushdns может использоваться для очистки кэша DNS, который в свою очередь заставляет Windows получить новые записи DNS от провайдера.

ipconfig /release

Команда может быть использована для того, чтобы освободить IP-адреса, используемые конкретными приложениями путем прекращения всех активных соединений TCP/IP.

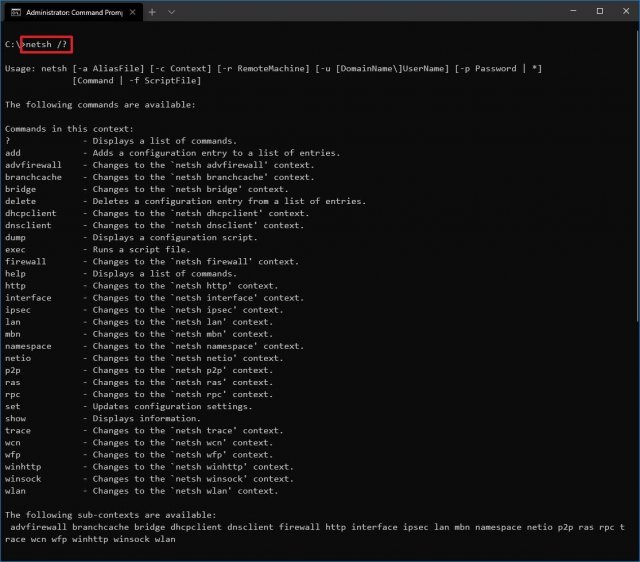

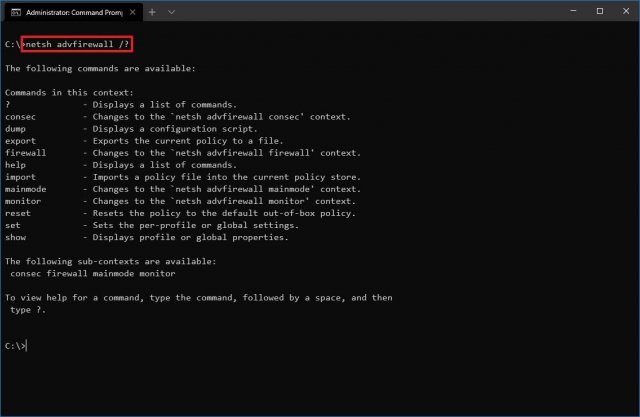

Хотя есть несколько платных и бесплатных приложений с графическим интерфейсом для утилит командной строки, описанных выше, эти встроенные команды покажут Вам всю основную информацию для устранения неполадок и позволят управлять сетевыми подключениями в Windows PC. Так же в этой статье рассмотрены далеко не все параметры и примеры использования команд. Здесь даны только самые наиболее используемые. Чтобы просмотреть полный список параметров и их описания просто введите имя команды, а через пробел символы «/?». Этот параметр выведет полную справку по используемой команде.

ping /?

tracert /?

netstat /?

Ipconfig /?

На этом Всё. Если у вас есть комментарии, то оставляйте их ниже, а также подписывайтесь на наши новости и оставайтесь с нами.

Операционная система Windows имеет множество вспомогательных инструментов для диагностики и настройки локальной сети и доступа в интернет. Большинство из предназначены в основном для системных администраторов. Но некоторые могут пригодиться и обычным домашним пользователям. Эти инструменты являются программами (командами) командной строки. Для их использования необходимо предварительно открыть окно командной строки (Пуск — Программы (Все программы) — Стандартные — Командная строка).

Инструмент настройки интернет протокола Windows (ipconfig)

Для просмотра сетевых подключений можно воспользоваться командой ipconfig. Для этого в командной строке введите ipconfig и нажмите клавишу Enter. Работа утилиты выведет в окно информацию о всех сетевых подключениях, в которых содержатся ip-адрес, маска подсети и ip-адрес шлюза. У подключений по локальной сети, которые не используются для выхода в интернет адрес шлюза может отсутствовать. Если компьютер имеет прямое подключение к интернету, то отображаемый адрес соответствует адресу компьютера в интернете. Если же компьютер подключен через маршрутизатор, то отображаемый адрес может отличаться от адреса, который используется для выхода в интернет.

Команду ipconfig также можно использоваться для просмотра и очистки кэша DNS.

Пинг (ping)

Команда ping предназначена для отправки сетевых пакетов по назначенному адресу для измерения времени ответа. С её помощью можно определить доступен ли адрес назначения, качество связи с точки зрения потери передаваемой информации и скорости доставки. Для использование команды введите в командной строке ping <имя хоста> и нажать клавишу Enter, где вместо <имя хоста> следует указать доменное имя или ip-адрес компьютера (например, ping yandex.ru). Результат работы команды будет содержать информацию об адресе пингуемого компьютера, количеству переданной информации и времени ответа, а также статистическую (суммарную) информацию по всем отправленным пакетам.

Трассировка (tracert)

Команда tracert предназначена для определения маршрута, по которому доставляется информация по указанному адресу. С её помощью можно определить через какие сегменты сети передается информация, и, в случае отсутствия связи с указанным компьютером, определить место «разрыва». Для трассировки маршрута следует ввести в командной строке tracert <имя хоста> и нажать клавишу Enter, где вместо <имя хоста> следует указать доменное имя или ip-адрес компьютера (например, tracert yandex.ru). В результате в командной строке появится список узлов в виде времени отклика (пинга) и ip-адреса, через которые проходят интернет пакеты при доставке до места назначения.

Пинг пути (pathping)

Команда pathping является совокупность трассировки и пингов к каждому узлу маршрута. Она позволяет определить на каком именно узле происходит потеря пакетов при их передачи до места назначения. Для использования команды следует ввести в командной строке pathping <имя хоста> и нажать клавишу Enter, где вместо <имя хоста> следует указать доменное имя или ip-адрес компьютера (например, pathping yandex.ru). В процессе выполнения команды вначале будет проведена трассировка, а затем пинг к каждому узлу в трассировке. В окне командной строке будет выведен отчет выполнения команды. Выполнение данной команды может занимать до 5-10 минут времени в связи с большим количеством пингов.

Статистика сетевых подключений (netstat)

Команда netstat отображает информацию об активных интернет подключениях и открытых портах на компьютере. Для простора информации следует ввести в командной строке netstat -a и нажать клавишу Enter. После выполнения команды в командной строке отобразится информация об активных подключениях в виде используемого протокола, локального ip-адреса и порта, удаленного ip-адреса и порта, а также состоянии подключения. Если на компьютере имеются открытые порты, то команда выведет информацию и по ним.

Многие пользователи периодически сталкиваются с теми или иными сетевыми проблемами. Ситуации тут могут быть разные. Скажем, качество связи может ухудшиться и отдельные серверы могут оказаться недоступными. Подобные сбои могут оказаться критичными для пользователей онлайновых сервисов, например, трейдеров, торгующих на фондовом рынке, игроков в сетевые игры и пр. Бывает, что после изменения каких-то настроек на компьютере или смены провайдера вообще не удается получить доступ к сети, а при настройке домашней сети, например, выясняется, что доступ к интернету есть только на одном из компьютеров, и т.п. Во многих подобных случаях приходится проводить диагностику сетевого соединения и проверять работоспособность того или иного удаленного узла.

⇡#Встроенные средства Windows — утилиты Ping и Tracert

В OS Windows имеется несколько утилит для диагностики состояния сети, но чаще всего используются Ping и Tracert. Программа Ping отправляет запрос указанному узлу сети и фиксирует время между отправкой запроса и получением ответа (RTT, от англ. Round Trip Time), иными словами, утилита позволяет определить время отклика интересующего сервера. Понятно, что чем оно меньше, тем обмен данными с этим сервером производится быстрее.

Программа Tracert выполняет отправку тестового пакета указанному узлу сети, отображая информацию обо всех промежуточных маршрутизаторах, через которые прошел пакет на пути к запрошенному узлу, а также минимальное, максимальное и среднее время отклика каждого из них. Это позволяет оценить, насколько «длинный» путь прошел пакет и на каком участке возникают наибольшие задержки, связанные с передачей данных.

Что означают результаты, выдаваемые утилитами Ping и Tracert? Например, отсутствие отклика от удаленного сервера может свидетельствовать о том, что он сейчас недоступен, или же администратор сервера заблокировал эхо-запросы (при этом остальные службы сервера могут нормально работать). Если время отклика (RTT) удаленных серверов слишком велико и не зависит от их месторасположения, скорее всего, качество вашего подключения оставляет желать лучшего и стоит обратиться к вашему провайдеру. Впрочем, некоторый выигрыш в скорости можно получить и путем настройки интернет-соединения на максимальное быстродействие, для чего лучше воспользоваться специальными утилитами-оптимизаторами, такими как TweakMASTER, но это уже совсем другая тема. Слишком «длинный» маршрут до интересующего сервера (то есть большое количество промежуточных маршрутизаторов на пути соединения с сервером) часто приводит к замедлению связи с ним. Если это критично, то имеет смысл попытаться поискать варианты сокращения длины маршрута. Например, в случае игровых серверов можно сделать выбор в пользу тех, которые находятся как можно «ближе» к серверу вашего интернет-провайдера. Если утилиты показывают, что тестовые пакеты не проходят дальше сервера вашего провайдера, весьма вероятно, что возникли проблемы на его стороне, а может быть это плановые профилактические работы.

В применении утилит Ping и Tracert нет никаких хитростей, но технически использовать их не очень удобно. Для запуска ping-теста или трассировки придется открывать окно командной строки и вводить команду, возможно, еще и с параметрами, которые нужно либо запоминать, либо каждый раз обращаться к справке. Например, для проверки работоспособности узла www.3dnews.ru потребуется ввести в командной строке команду ping www.3dnews.ru, а чтобы выяснить путь прохождения пакетов до данного узла — команду tracert www.3dnews.ru. Результаты выполнения этих команд представлены ниже и представляют собой несколько текстовых строк. Отметим, что запускать указанные команды можно и через меню «Пуск» > «Выполнить», но в этом случае окно программы автоматически закрывается сразу после завершения ее работы и все результаты будут потеряны.

Гораздо удобнее использовать специализированные утилиты, которые способны проследить «путешествие» пакетов по сети и по IP-адресу сервера сообщить о нем дополнительную информацию. Подобные утилиты могут оказаться весьма полезными для быстрого анализа и идентификации источника сетевых проблем. На использовании утилит такого плана мы и остановимся в данной статье.

⇡#Диагностические сервисы

Сначала вкратце расскажем об альтернативном варианте диагностики сети — с помощью специальных онлайновых сервисов. В качестве примеров таковых можно привести WhatIsMyIPAddress.com и Yougetsignal.com, а также Whois-сервис.

С помощью сервиса WhatIsMyIPAddress.com можно узнать свой внешний IP-адрес, если вы его не знаете или он у вас динамический. Также можно путь прохождения пакетов между своим компьютером и данным сервером. Сделать это просто, нужно в меню «IP Tools» выбрать функцию «Visual Traceroute», ввести свой внешний IP-адрес и щелкнуть по кнопке «Visual Traceroute».

Также можно воспользоваться инструментом «IP lookup» для того, чтобы выяснить кое-какие детали об интересующем IP-адресе, включая имя хоста, географические координаты и местоположение на карте мира. Зачем это нужно? Ну, например, для выхода на источник вторжения в вашу систему, если вы таковое зафиксировали.

Воспользовавшись функцией «Visual Trace Route Tool» на сервисе Yougetsignal.com, также можно провести трассировку, для чего достаточно ввести URL сервера или его IP-адрес и щелкнуть на кнопке»Host Trace». В итоге сервис отобразит путь следования пакетов на карте мира, а также в виде списка промежуточных серверов с указанием общего числа переходов и принадлежности каждого из них конкретной стране.

Активировав функцию «Network Location Tool», можно выяснить географическое положение любого сервера по его IP-адресу.

А воспользовавшись функцией «WHOIS lookup Tool» можно получить информацию о сервере с информационного сервиса WHOIS.

Whois-сервис поможет установить время отклика интересующего сервера (функция «Ping»), определить путь прохождения запроса до сервера и узнать, сколько и какие промежуточные интернет-серверы, маршрутизаторы и другие устройства участвуют в пересылке данных на сервер и обратно (Tracert).

Кроме того, с помощью функции «IP Lookup» можно выяснить по имени хоста его IP-адрес (либо наоборот), а функция «Whois» подскажет, свободен указанный домен или занят. Если домен занят, то можно выявить его владельца и то, как с ним связаться (если вы, например, желаете купить это доменное имя).

⇡#Диагностические утилиты

⇡#VisualRoute 2010 14.0a

Разработчик: Visualware Inc.

Размер дистрибутива: 3,72 Мб

Распространение: условно бесплатная

Программа VisualRoute считается одним из лучших решений для диагностики сети и отличается высокой скоростью визуальной трассировки. Она отображает маршрут прохождения пакетов на карте мира и выводит список узлов, сопровождая его дополнительной информацией (адрес узла, его расположение в сети и т.д.). Одновременно строится диаграмма времени прохождения пакетов. Помимо трассировки, VisualRoute позволяет получить дополнительную информацию о любом узле (с помощью информационного сервиса WHOIS) и провести проверку его доступности, то есть заменяет утилиту Ping.

Программа поставляется в нескольких редакциях (русскоязычная локализация отсутствует). Для домашних пользователей интерес представляют платная редакция VisualRoute Personal и бесплатная VisualRoute Lite, подробное сравнение редакций доступно здесь. Возможности бесплатной версии ограничены графическим отображением пути прохождения пакетов (панель «Route Graph»). Демо-версия редакции VisualRoute Personal работоспособна в течение 15 дней и полностью функциональна, стоимость коммерческой версии составляет 49,95 долл.

Интерфейс VisualRoute состоит из нескольких окон, часть из которых открывается по умолчанию, а другие активируются через панель инструментов. Размер и положение окон могут изменяться по желанию пользователя.

Для осуществления ping-теста требуется указать программе IP-адрес или имя хоста в поле адреса и щелкнуть на кнопке «Plot». Интервал времени может быть изменен через скрываемое меню в верхней части графика, а масштаб графика — двойными щелчками левой/правой кнопок мыши. По любой точке на графике можно получить более подробную информацию, просто щелкнув на ней мышью.

Для проведения трассировки нужно ввести адрес сервера и щелкнуть на кнопке «Trace». В результате программа покажет путь следования пакетов с указанием IP-адресов всех промежуточных серверов (панель «Route Graph»). Для любого из них можно получить более подробную информацию, просто наведя мышку на адрес сервера. В частности, можно узнать, в какой стране/городе находится сервер и к какой сети относится, а также выяснить время прохождения запроса (RTT) и процент потерь сетевых пакетов (Loss) на промежуточных участках маршрута. В зависимости от значения RTT, серверы маркируются различными цветами: самые быстрые — зеленым, самые медленные — красным. В итоге, легко визуально понять, где имели место проблемы. Кстати, о скорости перемещения данных на разных участках также можно судить визуально — наблюдая за их движением на панели «Route Graph».

Географическое местоположение серверов отображается на карте мира (окно «World Map»). При работе с окном «World Map» изображение можно масштабировать левым и правым щелчками мыши.

Помимо этого, в окне «Analysis» утилита выдаст свой вердикт о пропускной способности данного маршрута в целом, с указанием общего числа переходов, среднего времени прохождения запроса на промежуточных стадиях и укажет переходы, скорость на которых оказалась ниже средней.

Кроме того, можно увидеть путь движения пакетов в табличной форме в окне «Table Pane». По умолчанию данная панель закрыта и открывается щелчком по кнопке «Table». Данные в табличной форме содержат информацию о каждом из переходов, включая IP-адрес, имя узла, географическое положение, принадлежность к конкретной сетевой магистрали и данные Loss и RTT. Можно щелкнуть на любом из узлов, чтобы получить по нему информацию с сервиса WHOIS.

При желании, также можно воспользоваться инструментами OmniPath и NetVu, активируемыми также через панель инструментов, правда, данные инструменты доступны только в редакциях Business и SupportPro. Инструмент OmniPath показывает все возможные маршруты движения пакетов и позволяет сравнить их между собой (впрочем, их удается выявить далеко не всегда). Это позволит увидеть, какие маршруты являются более быстрыми или более медленными и имеют самый высокий либо низкий процент потери пакетов. Инструмент NetVu идентифицирует различные типы узлов сети, выявляя те, из которых возможны многократные варианты перемещения, и позволяет оценить полученные в итоге маршруты.

⇡#3D Traceroute 2.4.39.2

Разработчик: Holger Lembke

Размер дистрибутива: 2,23 Мб

Распространение: условно бесплатная

Программа 3D Traceroute представляет собой утилиту для визуальной трассировки, отображающую время прохождения пакетов в виде эффектного трехмерного графика. Данный график, правда, строится небыстро, но зато его потом можно перемещать, поворачивать и масштабировать, а также вывести на печать или сохранить. Одновременно с графиком создается список узлов с разнообразной справочной информацией. По любому из узлов можно получить данные с сервиса WHOIS. Имеется возможность провести ping-тест указанного сервера. Кроме того, с помощью 3D Traceroute можно просканировать порты, проанализировать заголовки почтовых сообщений на спам (проверка ведется по базе данных RBLs — Realtime Blackhole List, содержащей замешанные в рассылке спама IP-адреса), синхронизировать время и т.д.

Русскоязычная локализация программы отсутствует, а поставляется она в двух редакциях: платной 3D Traceroute Pro и бесплатной 3D Traceroute Freeware. Подробное сравнение редакций доступно здесь. В бесплатной версии урезаны возможности визуального представления трассировки (в частности, не отображается путь прохождения пакетов на карте мира), нельзя получать WHOIS-данные сразу с нескольких WHOIS-серверов, не предусмотрена интеграция с почтовыми программами и браузерами и пр.

Демо-версия программы 3D Traceroute Pro отсутствует, то есть для ознакомления с ней придется скачать 3D Traceroute Freeware, а стоимость коммерческой редакции 3D Traceroute Pro составляет 23,95 евро.

3D Traceroute не требует установки. Окно утилиты содержит поле для ввода адреса, набор вкладок, обеспечивающих доступ к основным функциям программы, панель SideBar (ее можно скрыть) и рабочую область с отображением результатов трассировки.

Для проведения ping-теста надо активировать вкладку «Tools», в разделе «Ping Tools» щелкнуть на кнопке «Single Ping Window», ввести в соответствующем поле IP-адрес или имя хоста и щелкнуть на кнопке «Do It!». Полученный в ходе проверки узла график можно вращать, перемещать и масштабировать, используя кнопки на панели инструментов. Изменять параметры тестирования (размер пакетов, время ожидания) можно только в редакции Pro.

Для проведения трассировки нужно в главном окне программы ввести URL в поле «Target» и щелкнуть на кнопке «Trace». По умолчанию результаты трассировки представляются в виде трехмерного графика (вкладка «3D Trace»), который, используя опции панели SideBar, можно перемещать, разворачивать и масштабировать, а также придавать графику глубину и объемность. График также можно скопировать в буфер обмена и распечатать. На наш взгляд, проку от данного представления немного, поскольку даже имена серверов выглядят нечитабельно (можно, конечно, путем вращения графика найти вариант приемлемого отображения имен, но это потребует лишних усилий). Так что, на наш взгляд, трехмерное отображение — чисто рекламный ход, привлекающий внимание к программе, и ничего более. Гораздо удобнее работать с двумерным графиком трассировки, подобно представленному в VisualRoute.

Рис. 19

Вместе с тем, результаты трассировки несложно увидеть в нормальном табличном виде, активировав вкладку «as List». Здесь будет показано общее число переходов и приведен список всех серверов, через которые проследуют пакеты с указанием их IP-адресов и Host-имен. Также будет отображена минимальная, максимальная и средняя скорость движения пакетов на каждом участке пути, время прохождения запроса и процент потерь сетевых пакетов. В зависимости от скорости движения пакетов, соответствующие клетки в таблице маркируются зеленым, желтым либо красным цветами. Одновременно с графиком формируется список узлов с более подробной информацией о них, также можно сравнить параметры прохождения пакетов в дневное и ночное время. Так что понять, на каких узлах имеются проблемы, труда не составляет.

Можно увидеть географическое представление маршрута на карте мира (вкладка «Globe Trace»), но, увы, в бесплатной версии эта возможность недоступна, так что и скриншот мы приводим с сайта разработчиков чисто для общего представления.

С помощью 3D Traceroute также можно получить данные с WHOIS-сервисов (вкладка «Whois and more»). В платной редакции сканирование будет вестись по базам данных всех регистраторов одновременно, что удобно. В бесплатной редакции придется перебирать регистраторов по очереди, а это — удовольствие уже сомнительное. Список WHOIS-сервисов пополняем через настройки («Settings» > «Whois»).

⇡#NetInfo 7.0 Build 125

Разработчик: Tsarfin Computing

Размер дистрибутива: 11,2 Мб

Распространение: условно бесплатная

NetInfo — набор из 15 сетевых утилит, объединенных в едином интерфейсе. Среди них есть Рing и Trace, являющиеся полными аналогами системных утилит Windows, но более удобные в применении благодаря комфортному запуску соответствующих процессов. Среди прочих утилит можно назвать Whois (выдает информацию о домене или IP-адресе из баз данных WHOIS), Lookup (производит поиск имени домена по IP-адресу и наоборот) и Finger (отображает информацию о пользователях, подключенных к определенному серверу). А также утилиты Daytime (показывает локальное время дня для указанного удаленного хоста), Time (синхронизирует системное время на компьютере с удаленным сервером, предоставляющем информацию о точном времени), Services (проверяет доступность сетевых сервисов), E-mail (проводит проверку адресов электронной почты на существование) и др.

Русскоязычная локализация программы отсутствует, а демо-версия программы работоспособна в течение 30 дней и почти полностью функциональна (не работают инструменты на вкладке «Web Center»). Стоимость коммерческой версии зависит от типа лицензии — на домашних пользователей рассчитана лицензия Home за 39,99 долл.

Окно NetInfo состоит из 15 вкладок, каждая для своей утилиты, но их можно активировать и иначе — путем выбора соответствующей команды из меню «Tools».

Чтобы проверить, «жив» ли интересующий сервер, достаточно перейти на вкладку «Ping», ввести URL в поле «Host» и щелкнуть на кнопке «Start». В отчете будет отображена та же самая информация, которую можно увидеть в командном окне после запуска системной утилиты Ping — то есть все отправленные по указанному адресу запросы, а также значения параметров RTT и TTL.

Запуск трассировки ничем принципиально не отличается — нужно открыть вкладку «Trace», ввести URL в поле «Host» и щелкнуть на кнопке «Start». В результатах будет показано общее число переходов и отображен список всех узлов, через которые проходили пакеты, с указанием среднего времени прохождения.

Воспользовавшись утилитой Lookup, можно без труда узнать имя домена по IP-адресу, либо провести обратный поиск.

Столь же несложно получить подробную информацию о домене или IP-адресе, активировав вкладку «Whois».

⇡#Trace3D 4.02

Разработчик: AutoNOC

Размер дистрибутива: 607 кб

Распространение: бесплатная

Trace3D — удобная утилита для визуального отображения пути движения пакетов. Программу можно скачать и использовать совершенно бесплатно (русскоязычная локализация отсутствует).

Для проведения трассировки достаточно ввести IP-адрес или имя хоста и щелкнуть на кнопке «Go». Результаты трассировки отображаются в виде таблицы и трехмерного графика, на котором разными цветами показаны минимальное, максимальное и среднее время прохождения пакетов. В таблице приводятся имена промежуточных хостов и время движения пакетов на каждом участке пути. При просмотре график можно вращать, перемещать и масштабировать. По нему легко визуально определить, на каком участке сети имеются затруднения при прохождении пакетов.

⇡#Visual Trace Route 0.8

Разработчик: IT Lights Software (разработчиком утилита более не поддерживается, но ее можно найти на порталах ПО, например, здесь)

Размер дистрибутива: 595 кб

Распространение: бесплатная

Visual Trace Route — простая утилита для визуальной трассировки. Программу можно скачать и использовать совершенно бесплатно (русскоязычная локализация отсутствует).

Никаких сложностей в проведении визуальной трассировки в Visual Trace Route нет. Нужно ввести IP-адрес или имя хоста в предназначенное для этого поле и щелкнуть на кнопке «Start». Результаты будут представлены в виде таблицы. В ней отображается количество переходов, IP-адреса и имена всех промежуточных узлов, среднее время движения пакетов (в числовом и графическом виде), а также данные TTL на каждом из этапов пути.

⇡#HyperTrace 2.03

Разработчик: AnalogX

Размер дистрибутива: 347 кб

Распространение: бесплатная

HyperTrace — простая утилита для визуальной трассировки. Программу можно скачать и использовать совершенно бесплатно (русскоязычная локализация отсутствует).

Проведение трассировки здесь организовано предельно просто — нужно ввести IP-адрес или имя хоста в предназначенное для этого поле и щелкнуть на кнопке «Trace». Результаты представлены в виде таблицы с отображением в оной IP-адреса, имени хоста, а также данных TTL и Loss для каждого из этапов пути. По умолчанию процент пропадающих пакетов не указывается, поэтому придется активировать соответствующую функцию в настройках (кнопка «Config»). Честно говоря, данные Loss у нас вызвали сомнение, так как программа для любого сервера, если таковой был доступен, стабильно указывала 0%, в то время как другие утилиты были не столь лояльны.

⇡#Заключение

Мы попытались рассмотреть несколько известных диагностических утилит, а также онлайновых сервисов. Честно признаем, что у таких многофункциональных решений, как VisualRoute, 3d Traceroute и NetInfo, были рассмотрены далеко не все возможности, а только те, что могут представлять интерес для обычного пользователя.

В перечне приведенных программ имеются как бесплатные, так и платные решения. Бесплатные утилиты (но не бесплатные редакции коммерческих продуктов) от встроенной в Windows утилиты Tracert отличаются лишь более удобным применением, но никакой дополнительной информации они не предоставляют (см. таблицу). Иное дело — платные программы, которые не просто заменяют встроенные Windows-программы Ping и Tracert, но и оказываются гораздо информативнее их. Плюс к этому, коммерческие диагностические утилиты обеспечивают наглядность процессов тестирования, поскольку отображают их в той или иной графической форме. Особенно со всех этих точек зрения выделяется утилита VisualRoute.

Таблица. Функциональность утилит для диагностики сети

| Программы / Функции | Проверка доступности удаленного узла (Ping) | Визуальная трассировка прохождения пакетов (Tracert) | Отображение результатов трассировки | Получение данных с WHOIS-сервисов |

|---|---|---|---|---|

| VisualRoute (VisualRoute Personal — 49,95 долл.; VisualRoute Lite — бесплатно) | + (по IP-адресу или имени хоста; только в версии Personal) |

+ (по IP-адресу или имени хоста) |

График, карта мира, таблица (IP-адрес, имя хоста, сеть, география, Loss, RTT), общий анализ (карта мира и таблица только в версии Personal) | + (только в версии Personal) |

| 3D Traceroute (3d Traceroute Pro — 23,95 евро; 3d Traceroute Freeware — бесплатно) | + (по IP-адресу или имени хоста) |

+ (по IP-адресу или имени хоста) |

Карта мира (только в версии Pro), таблица (IP-адрес, имя хоста, Loss, RTT) | + (в версии Freeware только с одного WHOIS-сервиса) |

| NetInfo (39,99 долл.) | + (по IP-адресу или имени хоста) |

+ (по IP-адресу или имени хоста) |

Список (IP-адрес, имя хоста (не для всех), RTT) | + |

| Trace3D (бесплатно) | — | + (по IP-адресу или имени хоста) |

Таблица (имя хоста, RTT), график | — |

| Visual Trace Route (бесплатно) | — | + (по IP-адресу или имени хоста) |

Таблица (IP-адрес, имя хоста, RTT) | — |

| HyperTrace (бесплатно) | — | + (по IP-адресу или имени хоста) |

Таблица (IP-адрес, имя хоста, Loss, RTT) | — |

Если Вы заметили ошибку — выделите ее мышью и нажмите CTRL+ENTER.

9

1.1 Постановка задачи

Используя

стандартные сетевые утилиты,

проанализировать конфигурацию

сети на платформе ОС Windows,

т.е. получить свой IP-адрес,

узнать имя рабочей группы, имена

компьютеров, входящих в группу, просмотреть

и при необходимости

подключить общие ресурсы, определить

причину возможных неполадок, так

же получить информацию об использовании

портов и т.д. Выполнить задания, ответить

на вопросы и предоставить отчет.

1.2 Краткая теоретическая справка

Мониторинг

и анализ сети представляют собой важные

этапы контроля работы

сети. Для решения этих задач регулярно

производится сбор данных, который

дает базу для измерения реакции сети

на изменения и перегрузки. Чтобы

осуществить

сетевую передачу, нужно проверить

корректность подключения клиента к

сети, наличие у клиента хотя бы одного

протокола сервера, знать IP-адрес

компьютеров сети и т. д. Поэтому в сетевых

операционных системах, и в частности,

в Windows,

существует множество мощных утилит для

пересылки текстовых сообщений, управления

общими ресурсами, диагностике сетевых

подключений,

поиска и обработки ошибок. Утилиты

запускаются из сеанса интерпретатора

команд Windows

XP

(Пуск -> Выполнить -> cmd).

1.3 Сетевые утилиты

1.3.1 Утилита hostname

Выводит

имя локального компьютера (хоста). Она

доступна только после

установки поддержки протокола TCP/IP.

Пример вызова команды hostname:

C:Documents

and SettingsАдминистратор>hostname

1.3.2 Утилита ipconfig

Выводит

диагностическую информацию о конфигурации

сети TCP/IP. Эта

утилита позволяет просмотреть текущую

конфигурацию IP-адресов

компьютеров

сети. Синтаксис утилиты ipconfig:

ipconfig

[/all |

/renew

[адаптер]

| /release

[адаптер]],

где

all

—

выводит сведения о имени хоста, DNS

(Domain

Name

Service),

типе

узла, IP-маршрутизации

и др. Без этого параметра команда ipconfig

выводит

только IP-адреса,

маску подсети и основной шлюз;

/renew

[адаптер]

— обновляет параметры конфигурации DHCP

(Dynamic

Host

Configuration

Protocol

— автоматическая настройка IP-адресов).

Эта возможность

доступна только на компьютерах, где

запущена служба клиента

DHCP.

Для задания адаптера используется имя,

выводимое командой

ipconfig

без

параметров;

/release

[адаптер]

— очищает текущую конфигурацию DHCP.

Эта возможность

отключает TCP/IP на локальных компьютерах

и доступна только

на клиентах DHCP.

Для задания адаптера используется имя,

выводимое

командой ipconfig

без

параметров. Эта команда часто используется

перед перемещением компьютера в другую

сеть. После использования

утилиты ipconfig

/release,

IP-адрес

становиться доступен для назначения

другому компьютеру.

Запущенная

без параметров, команда ipconfig

выводит

полную конфигурацию

TCP/IP, включая IP

адреса и маску подсети.

Пример

использования ipconfig

без

параметров:

C:Documents

and

SettingsАдминистратор>ipconfig

Настройка

протокола IP

для Windows

Подключение

по локальной сети — Ethernet

адаптер:

DNS-суффикс

этого подключения . . :

IP-адрес

. . . . . . . . . . . . : 10.10.11.70

Маска подсети

. . . . . . . . . . : 255.255.252.0

Основной шлюз

. . . . . . . . . . : 10.10.10.1

Соседние файлы в предмете Сети и Телекоммуникации

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

- #

Windows 10 поставляется с множеством инструментов командной строки, которые помогают управлять конфигурациями сети и решать проблемы. В этой статье будут описаны восемь таких инструментов.

В системе Windows 10 можно легко подключиться к сети и интернету с помощью проводного или беспроводного соединения. Однако иногда возникает необходимость управлять настройками вручную или устранять проблемы с подключением. Именно в таких случаях могут пригодиться встроенные инструменты командной строки.

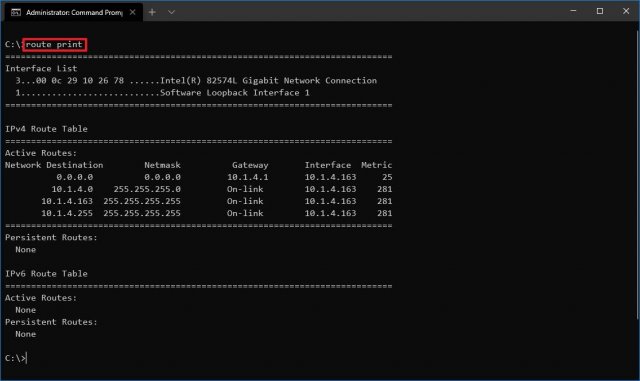

Почти для любой проблемы Windows 10 предлагает инструмент командной строки. Например, ipconfig и ping являются одними из основных инструментов для просмотра сетевых настроек и устранения проблем с подключением. Если вы имеете дело с проблемой маршрутизации, команда route может показать текущую таблицу маршрутизации для изучения и определения проблем, а с помощью инструмента nslookup можно диагностировать проблемы DNS.

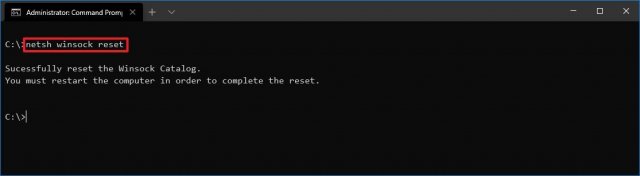

Ещё есть такие инструменты, как arp для устранения проблем с переключением и определения MAC-адреса по IP-адресу. Инструмент командной строки netstat позволяет просматривать статистику всех подключений. Можно задействовать инструмент netsh для отображения и изменения многих аспектов конфигурации сети, таких как проверка текущей конфигурации, сброс настроек, управление настройками Wi-Fi и Ethernet, включение или отключение брандмауэра и многое другое.

В этом руководстве по Windows 10 будут описаны восемь инструментов командной строки, которые дадут возможность управлять и устранять сетевые проблемы на компьютере и в сети.

1. IPConfig

В Windows 10 ipconfig (конфигурация интернет-протокола) является одним из наиболее распространённых сетевых инструментов, позволяющим запрашивать и отображать текущую конфигурацию сети TCP/IP (протокол управления передачей/интернет-протокол). Команда также содержит параметры для выполнения различных действий, таких как обновление параметров протокола динамической конфигурации хоста (DHCP) и системы доменных имен (DNS).

Показать конфигурацию сети

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для просмотра информации о конфигурации сети TCP/IP и нажмите ввод:

ipconfigСовет: в командной строке вы можете использовать команду cls, чтобы очистить экран после того, как вам больше не нужна информация от ipconfig.

- Введите следующую команду, чтобы просмотреть всю конфигурацию сети TCP/IP, и нажмите ввод:

ipconfig /all

После выполнения этих действий вы получите обзор всей конфигурации TCP/IP на компьютере.

Обновление сетевых настроек

Чтобы сбросить и обновить конфигурацию сети с помощью командной строки, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для удаления текущей конфигурации сети и нажмите ввод:

ipconfig /release - Введите команду для изменения конфигурацию сети и нажмите ввод:

ipconfig /renew

После выполнения этих действий первая команда очистит текущую конфигурацию, а вторая загрузит новые настройки с DHCP-сервера для решения проблем с подключением. Если срок действия динамически назначаемых параметров на сервере не истёк, на устройстве часто можно получить прежний IP-адрес.

Обновление настроек DNS

Для очистки и восстановления текущих записей кеша DNS в Windows 10, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для очистки системного кеша DNS на устройстве и нажмите ввод:

ipconfig /flushdns

После выполнения этих действий хранящиеся в кеше DNS Windows 10 записи будут удалены и обновлены. Обычно эта команда нужна, когда вы не можете подключиться к другому компьютеру или веб-сайту с применением имени хоста или домена из-за устаревшей информации в локальном кеше.

2. Ping

Ping является ещё одним важным сетевым инструментом. Он позволяет отправлять сообщения эхо-запроса ICMP (Internet Control Message Protocol) для проверки IP-соединения с другими устройствами, будь то другой компьютер в локальной сети или интернет-сервис.

Проверка подключения устройства

Чтобы проверить подключение к сети с помощью команды ping, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для отправки эхо-запроса ICMP для проверки подключения и нажмите ввод:

ping IP-OR-DOMAINВ команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя компьютера или службы, которую хотите протестировать.

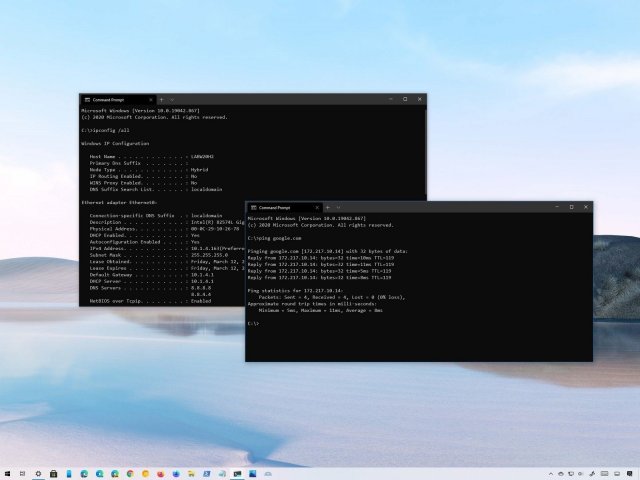

Например, следующая команда проверяет связь между локальным устройством и маршрутизатором:

ping 10.1.4.1Совет: если вы используете параметр -a (например, ping -a 10.1.4.1), команда преобразует адрес в имя хоста.

- Необязательно. Введите команду для тестирования сетевого стека локального компьютера и нажмите ввод:

ping 127.0.0.1 or ping loopbackПримечание: 127.0.0.1 — это хорошо известный адрес, который называется адресом обратной связи. Когда вы запускаете команду, если вы получаете ответ, это означает, что сетевой стек в Windows 10 запущен и работает. Это то же самое, что пинговать устройство с использованием его собственного сетевого адреса.

После выполнения этих действий ожидается получение четырёх успешных эхо-ответов от пункта назначения. Это означает, что устройство может взаимодействовать с удалённым хостом. Если время ожидания запроса истекло, проблема может быть вызвана множеством причин.

Если вы столкнулись с проблемами подключения, начните проверять локальный компьютер, чтобы убедиться, что сетевой стек работает. Затем проверьте подключение к маршрутизатору, чтобы убедиться, что проблема не в локальной сети. Затем проверьте связь с веб-сайтом, чтобы узнать, есть ли проблема с подключением к интернету или удалённым хостом.

Если удалённое устройство или служба блокируют протокол ICMP, команда ping всегда будет отключаться по таймауту.

Диагностика активности потери пакетов

Команда ping включает себя ряд параметров, к которым можно получить доступ с помощью команды ping /?. Одна из этих опций представляет собой возможность установить время, когда инструмент будет запускаться. Это может помочь при проверке потерянных пакетов при устранении проблем с подключением.

Чтобы запустить команду ping в определённое время, сделайте следующее:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Наберите команду для выполнения пинга до остановки и нажмите ввод:

ping IP-OR-DOMAIN -tВ команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя компьютера или службы, которую вы хотите протестировать.

Например, эта команда проверяет связь между локальным устройством и маршрутизатором в течение 60 секунд:

ping 10.1.4.1 -t - Используйте сочетание клавиш Control + C, чтобы остановить проверку связи.

После выполнения этих действий вы сможете увидеть успешные и потерянные запросы. Это может подсказать, как продолжить устранять неполадки и решать проблемы с подключением. В локальной сети администраторы обычно используют команду ping, чтобы узнать, когда служба перестаёт работать. Кроме того, этот инструмент можно использовать как быстрый способ проверки, когда сервер снова запущен, при удалённом перезапуске сервера.

3. Tracert

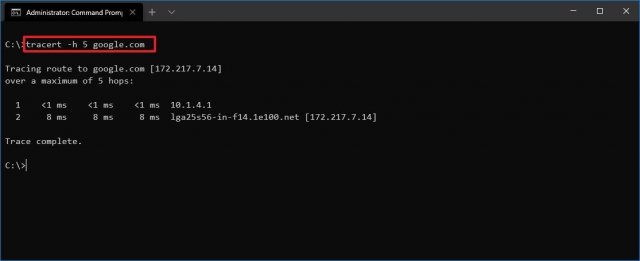

Windows 10 также включает в себя tracert (Trace Route). Это диагностический инструмент для определения сетевого пути к месту назначения с помощью серии эхо-запросов ICMP. Однако, в отличие от команды ping, каждый запрос включает значение TTL (время жизни), которое увеличивается на единицу каждый раз, что позволяет отображать список пройденного маршрута и продолжительность.

Чтобы отследить маршрут до пункта назначения с помощью командной строки, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду, чтобы понять путь к месту назначения, и нажмите ввод:

tracert IP-OR-DOMAINВ команде замените IP-OR-DOMAIN на фактический IP-адрес или доменное имя пункта назначения, для которого требуется устранить неполадки.

Например, эта команда позволяет просмотреть путь, по которому пакеты достигают Google.com:

tracert google.com - Необязательно. Введите команды для настройки количества прыжков до места назначения и нажмите ввод:

tracert -h HOP-COUNT IP-OR-DOMAINВ команде замените IP-OR-DOMAIN на фактический IP-адрес или имя домена пункта назначения, неполадки с которым вы хотите решить, и HOP-COUNT для количества переходов, которые вы хотите отслеживать.

Например, следующая команда устанавливает ограничение в пять переходов (узлов) до пункта назначения:

tracert -h 5 google.com

После выполнения этих действий вы узнаете, доступен ли пункт назначения или возникла проблема с сетью на этом пути.

Подобно инструменту ping, tracert включает в себя несколько параметров, которые можно просмотреть с помощью команды tracert /? команда.

4. NSLookup

Инструмент nslookup (поиск сервера имён) может отображать ценные сведения для поиска и устранения связанных с DNS проблем. Инструмент включает в себя интерактивный и неинтерактивный режимы. Чаще всего вы будете использовать неинтерактивный режим, что означает, что вы будете вводить полную команду для получения необходимой информации.

Вы можете использовать эту команду для отображения DNS-имени и адреса локального устройства по умолчанию, определения доменного имени IP-адреса или серверов имен для конкретного узла.

Чтобы начать работу с nslookup в Windows 10, выполните следующие действия:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».

- Введите команду для поиска локального DNS-имени и адреса, нажмите ввод:

nslookupПримечание: эта команда также используется для открытия интерактивного режима nslookup.

- Подтвердите текущую информацию DNS.

- Введите следующую команду для выхода из интерактивного режима и нажмите ввод:

exit - Введите команду для определения имени и адреса конкретного сервера, нажмите ввод:

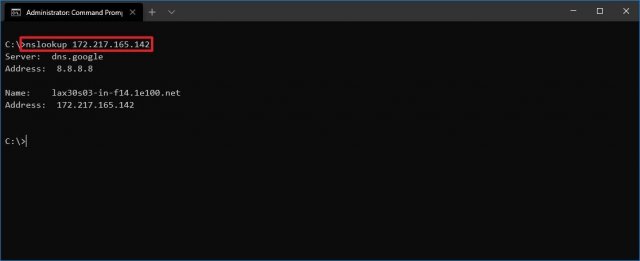

nslookup IP-ADDRESSВ команде замените IP-ADDRESS на адрес удалённого устройства.

Например, эта команда ищет IP-адрес 172.217.165.142:

nslookup 172.217.165.142 - Введите команду для определения адреса конкретного сервера и нажмите ввод:

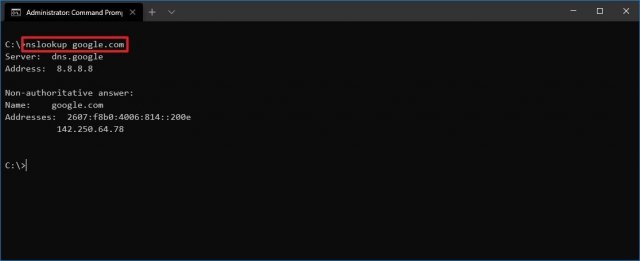

nslookup DOMAIN-NAMEВ команде замените DOMAIN-NAME на адрес удалённого устройства.

Например, эта команда ищет IP-адрес Google.com:

nslookup google.com

После выполнения этих действий, в зависимости от команды, вы узнаете, есть ли у устройства преобразователь DNS и IP-адрес или домен, и наоборот, удалённый хост.

5. NetStat

Инструмент netstat (Сетевая статистика) отображает статистику всех сетевых подключений. Это позволяет видеть открытые и подключенные порты, чтобы отслеживать и устранять сетевые проблемы для Windows 10 и приложений.

При использовании инструмента netstat можно получить список активных сетевых подключений и портов прослушивания. Вы можете просмотреть статистику сетевого адаптера и протоколов. Можно отобразить текущую таблицу маршрутизации и многое другое.

Чтобы начать работу с netstat:

- Нажмите на кнопку «Пуск».

- Введите в поиск cmd и нажмите правой кнопкой мыши на «Запуск от имени администратора».