by Madalina Dinita

Madalina has been a Windows fan ever since she got her hands on her first Windows XP computer. She is interested in all things technology, especially emerging technologies… read more

Updated on July 8, 2019

Microsoft recently released two important updates for Windows 7: Security update KB4012212 and Monthly Rollup KBKB4012215.

Both patch a series of severe vulnerabilities that could allow attackers to remotely run malicious code using specially crafted applications and URLs.

To install the latest Windows 7 security fixes and improvements, users can either download and install the security update KB4012212 or the Monthly Rollup KBKB4012215.

The difference is that if you choose to install the Monthly Rollup, you’ll also install improvements and fixes from previous monthly rollups.

Are Windows 7 updates still available? Learn about them from our detailed article!

Windows 7 KB4012212 fixed vulnerabilities:

- MS17-022 Microsoft XML Core Services: This vulnerability could allow information disclosure if a user visits a malicious website.

- MS17-021 DirectShow: This vulnerability could allow an information disclosure if Windows DirectShow opens specially crafted media content hosted on a malicious website.

- MS17-020 information disclosure vulnerability in Windows DVD MakerWindows DVD Maker.

- MS17-019 information disclosure vulnerability in Active Directory Federation Services.

- MS17-018 Windows Kernel-Mode Drivers: This vulnerabilities could allow elevation of privilege if an attacker logs on to an affected system and runs a specially crafted application. In other words, the attacker could take control of the affected system.

- MS17-017 elevation of privilege vulnerability in Windows Kernel.

- MS17-016 Internet Information Services: This vulnerability could allow elevation of privilege if users clicks a specially crafted URL hosted by an affected Microsoft IIS server. The attacker could potentially execute scripts in the user’s browser to obtain information from web sessions.

- MS17-013 Microsoft Graphics Component vulnerability affecting Microsoft Office, Skype for Business, Microsoft Lync, and Microsoft Silverlight that could allow remote code execution.

- MS17-012 Microsoft Windows remote code execution vulnerability.

- MS17-011 remote code execution vulnerability in Microsoft Uniscribe.

- MS17-010 remote code execution vulnerability in Windows SMB Server.

- MS17-008 Windows Hyper-V vulnerability that causes the Hyper-V host operating system to execute arbitrary code.

How to install KB4012212 and KBKB4012215

You can download the standalone package for these two updates from the Microsoft Update Catalog website. You can also download and install security update KB4012212 through Windows Update.

RELATED STORIES YOU NEED TO CHECK OUT:

- Windows 7, 8.1 updates KB2952664 and KB2976978 are back

- Microsoft wants Windows 7 users to migrate to Windows 10 for security reasons

- Windows 10 overtakes Windows 7 in the US and UK

Still having issues? Fix them with this tool:

SPONSORED

If the advices above haven’t solved your issue, your PC may experience deeper Windows problems. We recommend downloading this PC Repair tool (rated Great on TrustPilot.com) to easily address them. After installation, simply click the Start Scan button and then press on Repair All.

Newsletter

by Madalina Dinita

Madalina has been a Windows fan ever since she got her hands on her first Windows XP computer. She is interested in all things technology, especially emerging technologies… read more

Updated on July 8, 2019

Microsoft recently released two important updates for Windows 7: Security update KB4012212 and Monthly Rollup KBKB4012215.

Both patch a series of severe vulnerabilities that could allow attackers to remotely run malicious code using specially crafted applications and URLs.

To install the latest Windows 7 security fixes and improvements, users can either download and install the security update KB4012212 or the Monthly Rollup KBKB4012215.

The difference is that if you choose to install the Monthly Rollup, you’ll also install improvements and fixes from previous monthly rollups.

Are Windows 7 updates still available? Learn about them from our detailed article!

Windows 7 KB4012212 fixed vulnerabilities:

- MS17-022 Microsoft XML Core Services: This vulnerability could allow information disclosure if a user visits a malicious website.

- MS17-021 DirectShow: This vulnerability could allow an information disclosure if Windows DirectShow opens specially crafted media content hosted on a malicious website.

- MS17-020 information disclosure vulnerability in Windows DVD MakerWindows DVD Maker.

- MS17-019 information disclosure vulnerability in Active Directory Federation Services.

- MS17-018 Windows Kernel-Mode Drivers: This vulnerabilities could allow elevation of privilege if an attacker logs on to an affected system and runs a specially crafted application. In other words, the attacker could take control of the affected system.

- MS17-017 elevation of privilege vulnerability in Windows Kernel.

- MS17-016 Internet Information Services: This vulnerability could allow elevation of privilege if users clicks a specially crafted URL hosted by an affected Microsoft IIS server. The attacker could potentially execute scripts in the user’s browser to obtain information from web sessions.

- MS17-013 Microsoft Graphics Component vulnerability affecting Microsoft Office, Skype for Business, Microsoft Lync, and Microsoft Silverlight that could allow remote code execution.

- MS17-012 Microsoft Windows remote code execution vulnerability.

- MS17-011 remote code execution vulnerability in Microsoft Uniscribe.

- MS17-010 remote code execution vulnerability in Windows SMB Server.

- MS17-008 Windows Hyper-V vulnerability that causes the Hyper-V host operating system to execute arbitrary code.

How to install KB4012212 and KBKB4012215

You can download the standalone package for these two updates from the Microsoft Update Catalog website. You can also download and install security update KB4012212 through Windows Update.

RELATED STORIES YOU NEED TO CHECK OUT:

- Windows 7, 8.1 updates KB2952664 and KB2976978 are back

- Microsoft wants Windows 7 users to migrate to Windows 10 for security reasons

- Windows 10 overtakes Windows 7 in the US and UK

Still having issues? Fix them with this tool:

SPONSORED

If the advices above haven’t solved your issue, your PC may experience deeper Windows problems. We recommend downloading this PC Repair tool (rated Great on TrustPilot.com) to easily address them. After installation, simply click the Start Scan button and then press on Repair All.

Newsletter

Оглавление:

- Windows 7 KB4012212 исправлены уязвимости:

- Как установить KB4012212 и KBKB4012215

Видео: Introduction to Microsoft Windows Server 2012 R2 2023

Недавно Microsoft выпустила два важных обновления для Windows 7: обновление для системы безопасности KB4012212 и ежемесячный накопительный пакет KBKB4012215.

Оба исправляют ряд серьезных уязвимостей, которые могут позволить злоумышленникам удаленно запускать вредоносный код, используя специально созданные приложения и URL-адреса.

Чтобы установить последние исправления и улучшения безопасности для Windows 7, пользователи могут загрузить и установить обновление для системы безопасности KB4012212 или Ежемесячный накопительный пакет KBKB4012215.

Разница в том, что если вы решите установить Ежемесячный накопительный пакет, вы также установите улучшения и исправления из предыдущих ежемесячных накопительных пакетов.

- MS17-022 Microsoft XML Core Services: эта уязвимость делает возможным раскрытие информации, если пользователь посещает вредоносный веб-сайт.

- MS17-021 DirectShow: эта уязвимость делает возможным раскрытие информации, если Windows DirectShow открывает специально созданный мультимедийный контент, размещенный на вредоносном веб-сайте.

- MS17-020 Уязвимость раскрытия информации в Windows DVD MakerWindows DVD Maker.

- MS17-019 Уязвимость раскрытия информации в службах федерации Active Directory.

- MS17-018 Драйверы режима ядра Windows: эта уязвимость делает возможным несанкционированное получение прав, если злоумышленник входит в уязвимую систему и запускает специально созданное приложение. Другими словами, злоумышленник может получить контроль над уязвимой системой.

- MS17-017 Уязвимость повышения привилегий в ядре Windows.

- MS17-016 Internet Information Services: эта уязвимость делает возможным несанкционированное получение прав, если пользователи щелкают специально созданный URL-адрес, размещенный на уязвимом сервере Microsoft IIS. Злоумышленник может потенциально выполнить сценарии в браузере пользователя для получения информации из веб-сеансов.

- MS17-013 Уязвимость графического компонента Microsoft, затрагивающая Microsoft Office, Skype для бизнеса, Microsoft Lync и Microsoft Silverlight, которая делает возможным удаленное выполнение кода.

- MS17-012 Ошибка удаленного выполнения кода в Microsoft Windows.

- MS17-011 уязвимость удаленного выполнения кода в Microsoft Uniscribe.

- MS17-010 Ошибка удаленного выполнения кода в Windows SMB Server.

- MS17-008 Уязвимость в Windows Hyper-V, приводящая к тому, что хост-операционная система Hyper-V выполняет произвольный код.

Как установить KB4012212 и KBKB4012215

Вы можете загрузить автономный пакет для этих двух обновлений с веб-сайта каталога обновлений Microsoft. Вы также можете загрузить и установить обновление безопасности KB4012212 через Центр обновления Windows.

Microsoft выпускает ежемесячный накопительный пакет kb3207752 для Windows 7

Прочтите, как установить Ежемесячный накопительный пакет KB3207752, и ознакомьтесь со многими уязвимостями, которые он исправляет, например, затрагивающими следующие компоненты Windows 7: драйвер общей файловой системы журнала, ОС Windows, драйверы режима ядра, компонент Microsoft Graphics, Microsoft Uniscribe и Internet Explorer.

Microsoft выкатывает windows 7 kb3212642 и ежемесячный накопительный пакет kb3212646

Недавно Microsoft выпустила в этом месяце обновление для системы безопасности Windows 7, в котором исправлена уязвимость подсистемы Local Security Authority Subsystem. В то же время компания выпустила ежемесячный накопительный пакет KB3212646 для Windows 7, который включает в себя последнее обновление для системы безопасности, KB3212642, а также улучшения и исправления из предыдущих ежемесячных сводок. Windows 7 KB3212642 Обновление безопасности KB3212642 исправляет…

Microsoft выкатывает windows 7 kb3197867 и ежемесячный накопительный пакет kb3197868

Второй Ежемесячный накопительный пакет для Windows 7 теперь доступен для скачивания. Это обновление содержит множество обновлений безопасности и улучшений качества, но не содержит новых функций операционной системы. Ежемесячный накопительный пакет Windows 7 KB3197868 содержит обновления безопасности для следующих компонентов Windows: компонент Microsoft Graphics, драйверы режима ядра, Microsoft Video Control, общий драйвер файловой системы журнала, проверка подлинности Windows…

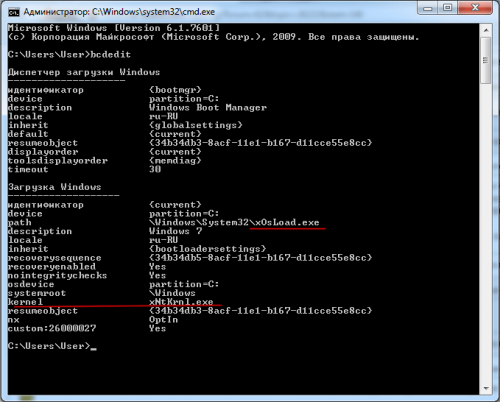

В прошлой статье я выкладывал обновления ОС Windows, которое закрывает уязвимость протокола SMBv1 — KB4012212. Оказалось некоторые пользователи столкнулись с проблемой загрузки своей ОС после этого обновления.

Данная проблема наблюдается только на 64 битных операционных системах с пиратской активацией так называемым активатором ODIN, который подменяет BCD адресацию с оригинальных файлов ядра системы winload.exe и ntoskrnl.exe на взломанные xOsLoad.exe и xNtKrnl.exe. Вследствие чего обновления операционной системы, которые обновляют ядро Windows не могут установиться правильно и вызывают ошибку.

Проверить способ активации своей ОС перед установкой обновления очень просто. Откройте командную строку с правами администратора и введите bcdedit

Если у вас также параметр kernel = xNtKrnl.exe, то у вас активация методом ODIN. Соответственно, прежде чем обновлять свою ОС нужно избавится от последствий такой активации.

Избавится просто — создаем bat-файл со следующим содержимым:

|

DEL «%windir%system32driversoem-drv64.sys» DEL «%windir%system32xNtKrnl.exe» DEL «%windir%system32xOsLoad.exe» DEL «%windir%System32ru-RUxOsLoad.exe.mui» DEL «%windir%System32en-USxOsLoad.exe.mui» %windir%System32BCDEDIT.exe /set {current} path Windowssystem32winload.exe %windir%System32BCDEDIT.exe /deletevalue {current} kernel %windir%System32BCDEDIT.exe /deletevalue {current} nointegritychecks %windir%System32BCDEDIT.exe /deletevalue {current} custom:26000027 REG DELETE HKLMSYSTEMCurrentControlSetservicesoem—drv64 /va /f shutdown -r -t 0 |

Запускаем с правами администратора и ждем перезагрузки.

Теперь можно ставить обновление KB4012212.

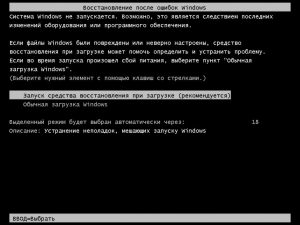

Если вы уже установили обновление KB4012212 и ОС перестала загружаться, то вам следует загрузиться в режим восстановления ОС и удалить данное обновление.

Запускаем средства восстановления при запуске, там выбираем свою ОС. Открываем дополнительные возможности восстановления, запускаем командную строку.

Удаляем пакет командой:

|

DISM /Image:C: /Remove—Package /PackageName:Package_for_KB4012212~31bf3856ad364e35~amd64~~6.1.1.0 |

Где C: диск с установленной ОС.

После удаления перезагружаем ПК и выполняем рекомендации из начала статьи.

Если вдруг в вашей ОС пакет обновления называется по другому, то ищем пакет обновления командой:

|

DISM /Image:C: /Get—Packages |

Где C: диск с установленной ОС.

Содержание:

1. Нехороший вирус WannaCry, который все шифрует

2. Обновление Windows MS17-010 от вируса WannaCry

3. Обновляем Windows 7

4. Обновление Windows 8 от WannaCry

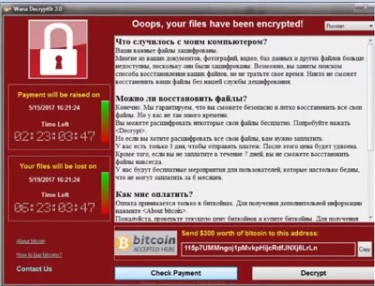

Вирус на экране компьютера выглядит так:

Вирус-шифровальщик WannаCry

Нехороший вирус WannaCry, который все шифрует

Вирус шифрует все файлы на компьютере и требует выкуп на кошелек Биткоина в сумме 300$ или 600$ для якобы расшифровки компьютера. Заражению подверглись компьютеры в 150 странах мира, самая пострадавшая – Россия.

Мегафон, РЖД, МВД, Минздрав и другие компании вплотную столкнулись с этим вирусом. Среди пострадавших есть и простые пользователи Интернета.

Перед вирусом практически все равны. Разница, пожалуй, в том, что в компаниях вирус распространяется по всей локальной сети внутри организации и мгновенно заражает максимально возможное количество компьютеров.

Вирус WannaCry шифрует файлы на компьютерах, использующих операционную систему Windows. В компании Microsoft еще в марте 2017 года были выпущены обновления MS17-010 для различных версий Windows XP, Vista, 7, 8, 10.

Получается, что те, у кого настроено автоматическое обновление Windows, находятся вне зоны риска для вируса, ибо своевременно получили обновление и смогли его избежать. Не берусь утверждать, что так оно и есть на самом деле.

Для Windows XP обновления уже не приходят, поэтому надо их скачивать с официального сайта Misrosoft и устанавливать самостоятельно.

Обновление Windows MS17-010 от вируса WannaCry

Многие пользователи, узнав про массовую эпидемию вируса, после 12 апреля 2017 года бросились в срочном порядке устанавливать обновление MS17-010 на свои компьютеры. Его еще называют патч Windows.

Обновления MS17-010 для разных версий Windows https://technet.microsoft.com/library/security/MS17-010

У некоторых обновление закончилось плохо: операционная система перестала работать, надо полностью переустанавливать Windows. Соответственно, пропали все личные файлы.

У других пользователей обновление прошло нормально.

Почему именно в России больше всего пострадавших компьютеров от вируса-шифровальщика?

- Многие пользователи (и многие компании тоже) используют нелицензионное программное обеспечение, которое еще называют «крякнутым», либо это так называемые «сборки».

- А те пользователи, которые используют лицензионную операционную систему, отключают всякие обновления (и автоматические, и вручную) и таким образом становятся потенциально уязвимыми для вируса-шифровальщика.

Обновлять нелицензионную операционную систему чревато тем, что компьютер больше не загрузится и придется переустанавливать систему. При этом личные файлы пропадут, если не было никаких резервных копий на флешке, на внешнем жестком диске, в Облаке или где-то еще.

Какие выводы можно сделать? Что делать обычным пользователям?

Выводов, пожалуй, всего два:

- Делать резервные копии своих материалов и

- своевременно обновлять операционную систему (если она лицензионная) и антивирус.

Ниже кратко опишу, как прошло обновление на своем опыте.

Обновляем Windows 7

По Windows 7, 64-хразрядная Service Park 1 в Интернете можно прочитать много комментариев, что система «падает» от этих обновлений.

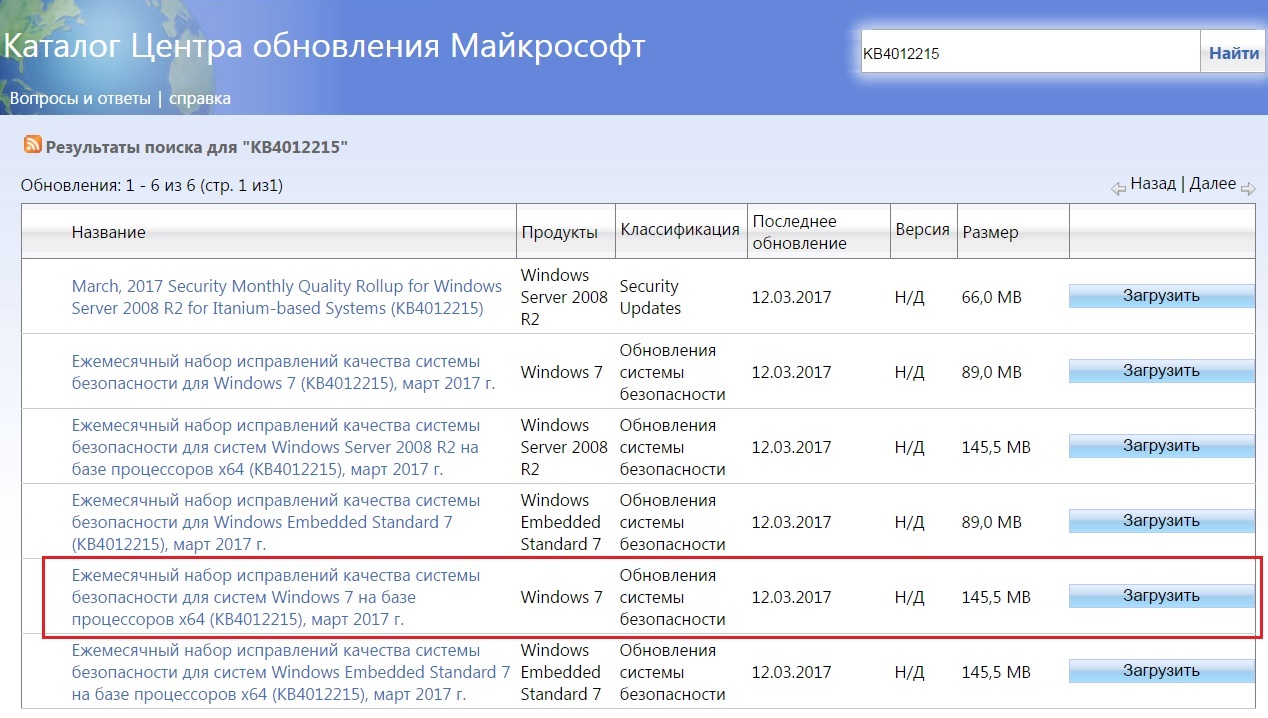

У меня отключено автоматическое обновление, поэтому пришлось в срочном порядке вручную проверять и устанавливать обновления. Однако среди новых установленных обновлений я не обнаружила обновления против вируса WannaCry в виде KB4012215 или чего-то подходящее конкретно для Win 7. Пришлось его искать и устанавливать отдельно.

Для лицензионной Windows 7 на ноутбуке на базе процессоров х64 Pro Service Park 1 сначала было использовано обновление:

http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012215

Рис. 1. Обновления для Windows 7 с официального сайта Microsoft в связи с вирусом WannyCry (кликните по рис. для увеличения)

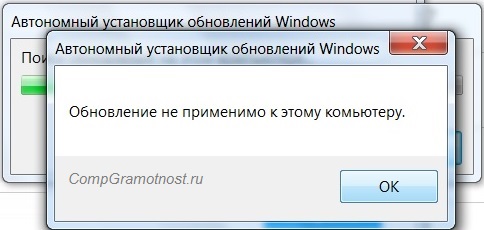

Было скачено обновление KB4012215, которое обведено в красную рамку на рис. 1. При попытке его установить появилось сообщение, что обновление не применимо к этому компьютеру.

Рис. 2. Обновление KB4012215 не применимо к Windows 7 х64

У некоторых пользователей, когда они сами находят, скачивают и пытаются установить обновление против WannyCry, может появиться сообщение, что обновление уже установлено на компьютере.

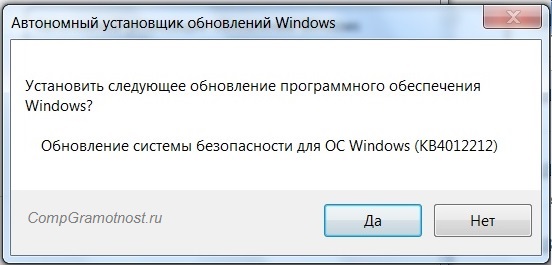

Вместо обновления KB4012215 было решено установить другой подходящее KB4012212, скачанное ЗДЕСЬ.

Рис. 3. Сообщение при установке обновления KB4012212

Обновление KB4012212 после установки потребовало перезагрузки ноутбука, что мне не очень понравилось, ибо неизвестно, чем это может закончиться, но куда деваться пользователю? Впрочем, перезагрузка прошла нормально. Значит, живем спокойно до следующей вирусной атаки, а что такие атаки будут — сомневаться, увы, не приходится.

В любом случае, важно иметь резервные копии, чтобы было откуда восстанавливать операционную систему и свои файлы.

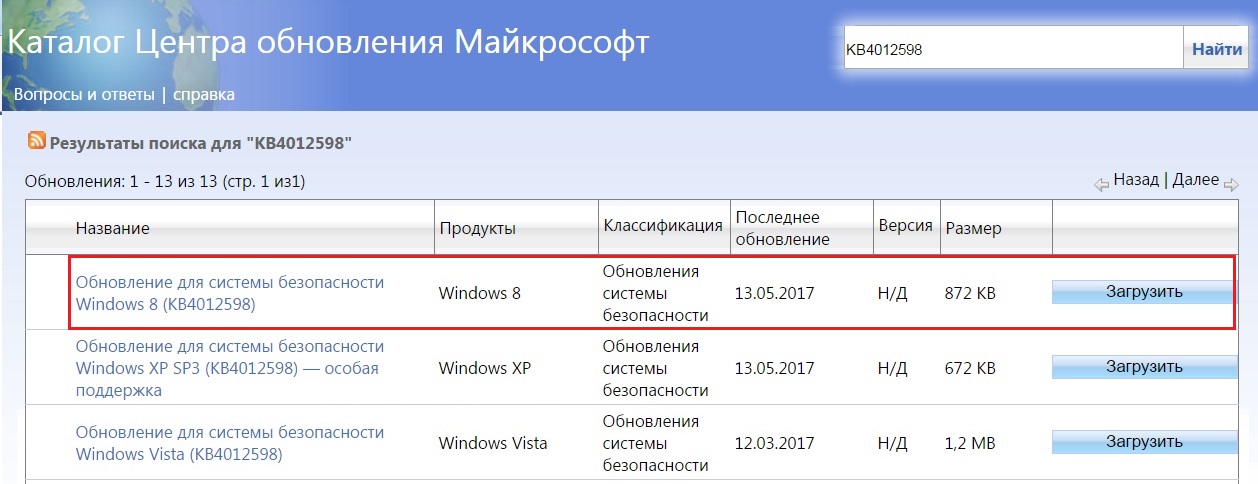

Обновление Windows 8 от WannaCry

Для ноутбука с лицензионной Windows 8 было установлено обновление KB 4012598, ибо автоматические обновления у меня выключены.

Обновления на официальном сайте Microsoft http://www.catalog.update.microsoft.com/Search.aspx?q=KB4012598

Рис. 4. Обновления для Windows 8 против вируса WannyCry (кликните по рис. для увеличения)

Обновление ноутбука с Win 8 прошло «как по маслу», даже перезагрузка не понадобилась.

Программа для резервных копий в Win 8 называется История файлов.

Вирусы одни побеждают, другие появляются снова. Эта борьба будет, очевидно, бесконечной.

Видео «Хочется плакать»: вирус-вымогатель заразил 75 тысяч систем в 99 странах

Читайте далее:

1. Майнинг-вирус: в чем его опасность и как от него избавиться?

Получайте актуальные статьи по компьютерной грамотности прямо на ваш почтовый ящик.

Уже более 3.000 подписчиков

.

Важно: необходимо подтвердить свою подписку! В своей почте откройте письмо для активации и кликните по указанной там ссылке. Если письма нет, проверьте папку Спам.

Microsoft выпускает Windows 7 KB4012212 и ежемесячный накопительный пакет KB4012215

Недавно Microsoft выпустила два важных обновления для Windows 7 : обновление для системы безопасности KB4012212 и ежемесячный накопительный пакет KBKB4012215 .

Оба исправляют ряд серьезных уязвимостей, которые могут позволить злоумышленникам удаленно запускать вредоносный код, используя специально созданные приложения и URL-адреса.

Чтобы установить последние исправления и улучшения безопасности для Windows 7, пользователи могут загрузить и установить обновление для системы безопасности KB4012212 или Ежемесячный накопительный пакет KBKB4012215.

Разница в том, что если вы решите установить Ежемесячный накопительный пакет, вы также установите улучшения и исправления из предыдущих ежемесячных накопительных пакетов .

Доступны ли обновления для Windows 7? Узнайте о них из нашей подробной статьи!

Windows 7 KB4012212 исправлены уязвимости:

- MS17-022 Microsoft XML Core Services: эта уязвимость делает возможным раскрытие информации, если пользователь посещает вредоносный веб-сайт.

- MS17-021 DirectShow: эта уязвимость делает возможным раскрытие информации, если Windows DirectShow открывает специально созданный мультимедийный контент, размещенный на вредоносном веб-сайте.

- MS17-020 Уязвимость раскрытия информации в Windows DVD MakerWindows DVD Maker.

- MS17-019 Уязвимость раскрытия информации в службах федерации Active Directory.

- MS17-018 Драйверы режима ядра Windows: эта уязвимость делает возможным несанкционированное получение прав, если злоумышленник входит в уязвимую систему и запускает специально созданное приложение. Другими словами, злоумышленник может получить контроль над уязвимой системой.

- MS17-017 Уязвимость повышения привилегий в ядре Windows.

- MS17-016 Internet Information Services: эта уязвимость делает возможным несанкционированное получение прав, если пользователи щелкают специально созданный URL-адрес, размещенный на уязвимом сервере Microsoft IIS. Злоумышленник может потенциально выполнить сценарии в браузере пользователя для получения информации из веб-сеансов.

- MS17-013 Уязвимость графического компонента Microsoft, затрагивающая Microsoft Office , Skype для бизнеса, Microsoft Lync и Microsoft Silverlight, которая делает возможным удаленное выполнение кода.

- MS17-012 Ошибка удаленного выполнения кода в Microsoft Windows.

- MS17-011 уязвимость удаленного выполнения кода в Microsoft Uniscribe.

- MS17-010 Ошибка удаленного выполнения кода в Windows SMB Server.

- MS17-008 Уязвимость в Windows Hyper-V, приводящая к тому, что хост- операционная система Hyper-V выполняет произвольный код.

Как установить KB4012212 и KBKB4012215

Вы можете загрузить автономный пакет для этих двух обновлений с веб-сайта каталога обновлений Microsoft. Вы также можете загрузить и установить обновление безопасности KB4012212 через Центр обновления Windows .

СВЯЗАННЫЕ ИСТОРИИ, КОТОРЫЕ ВЫ ДОЛЖНЫ ПРОВЕРИТЬ:

- Вернулись обновления Windows 7, 8.1 KB2952664 и KB2976978

- Microsoft хочет, чтобы пользователи Windows 7 перешли на Windows 10 по соображениям безопасности

- Windows 10 обгоняет Windows 7 в США и Великобритании